JIT-Provisioning von Okta zu OCI IAM

In diesem Tutorial konfigurieren Sie das Just-In-Time-(JIT-)Provisioning zwischen der OCI-Konsole und Okta. Dabei wird Okta als Identitätsprovider (IdP) verwendet.

Sie können das JIT-Provisioning so einrichten, dass Identitäten im Zielsystem erstellt werden können, wenn sie eine Anforderung für den Zugriff auf das Zielsystem stellen. Dies kann einfacher eingerichtet werden, als dass alle Benutzer im Voraus erstellt werden.

In diesem Tutorial werden die folgenden Schritte behandelt:

- Konfigurieren Sie die von Okta gesendeten SAML-Attribute.

- Konfigurieren Sie JIT-Attribute in OCI IAM.

- Testen Sie JIT-Provisioning zwischen OCI IAM und Okta.

Dieses Tutorial ist spezifisch für IAM mit Identitätsdomains.

Um dieses Tutorial ausführen zu können, benötigen Sie Folgendes:

-

Ein kostenpflichtiger Oracle Cloud Infrastructure-(OCI-)Account oder ein OCI-Testaccount. Weitere Informationen finden Sie unter Oracle Cloud Infrastructure Free Tier.

- Identitätsdomainadministratorrolle für die OCI-IAM-Identitätsdomain. Informationen hierzu finden Sie unter Administratorrollen.

- Ein Okta-Account mit einer der folgenden Okta-Rollen:

- Globaler Administrator

- Cloudanwendungsadministrator

- Anwendungsadministrator

Außerdem müssen Sie das Tutorial SSO mit OCI und Okta abgeschlossen und die Objekt-ID der Gruppen erfasst haben, die Sie für das JIT-Provisioning verwenden werden.

Aktualisieren Sie in OCI IAM die Okta-Datei IdP für JIT.

-

Öffnen Sie einen unterstützten Browser, und geben Sie die Konsolen-URL an:

- Geben Sie Ihren Cloud-Accountnamen, auch als Mandantenname bezeichnet, und wählen Sie Weiter aus.

- Wählen Sie die Identitätsdomain aus, die zur Konfiguration von SSO verwendet wird.

- Melden Sie sich mit Ihrem Benutzernamen und Kennwort an.

- Öffnen sie das Navigationsmenü , und wählen Sie Identität und Sicherheit aus.

- Wählen Sie unter Identität die Option Domains aus.

- Wählen Sie die Identitätsdomain aus, in der Sie Okta als IdP konfiguriert haben.

- Wählen Sie im linken Menü die Option "Sicherheit" und dann Identitätsprovider.

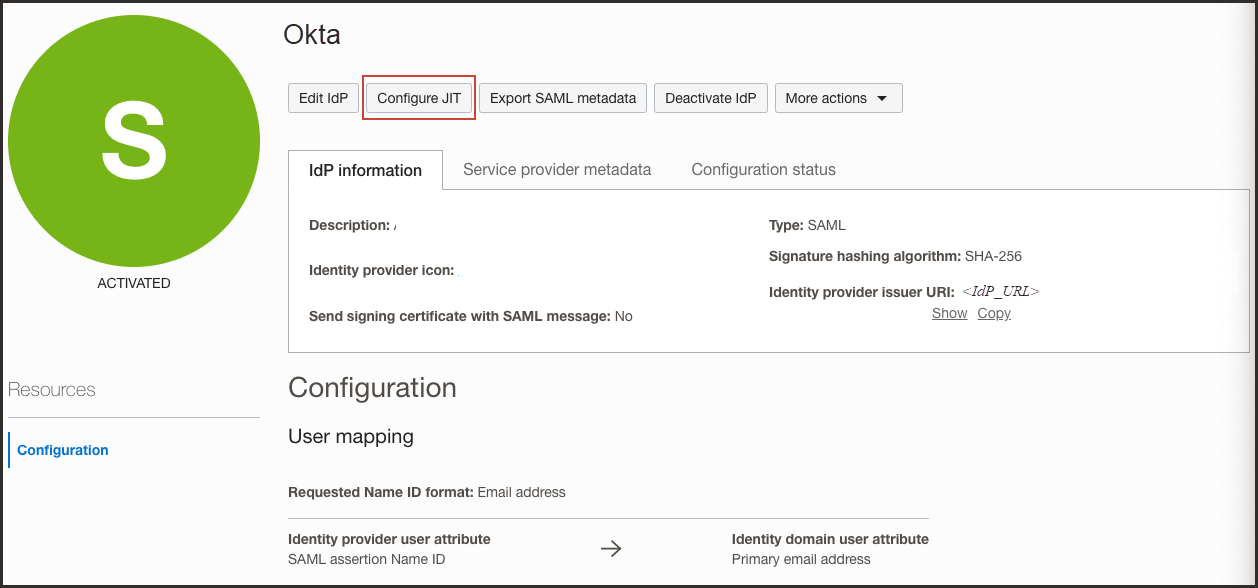

- Wählen Sie Okta IdP.

- Wählen Sie "JIT konfigurieren".

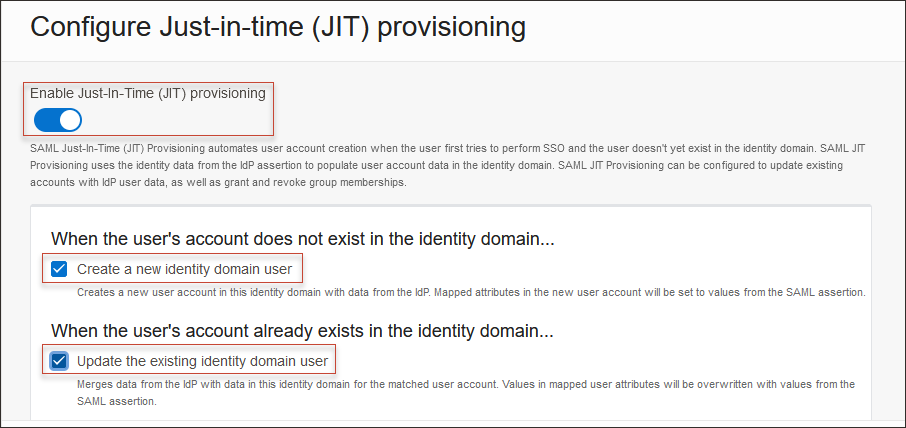

- Auf der Seite "JIT-(Just-in-Time-(JIT-)Provisioning konfigurieren":

- Wählen Sie Just-In-Time-(JIT-)Provisioning aus.

- Wählen Sie Neuen Identitätsdomainbenutzer erstellen aus.

- Wählen Sie Vorhandenen Identitätsdomainbenutzer aktualisieren aus.

- Unter "Benutzerattribute zuordnen":

- Lassen Sie die erste Zeile für

NameIDunverändert. - Wählen Sie für andere Attribute unter IdP user attribute die Option

Attributeaus. - Geben Sie den Benutzerattributnamen IdP wie folgt an:

- familyName:

familyName - primaryEmailAddress:

email

- familyName:

- Wählen Sie Zeile hinzufügen, und geben Sie Folgendes ein:

firstName.Wählen Sie für das Benutzerattribut der Identitätsdomain

First nameaus.Hinweis

Wenn Sie zusätzliche Benutzerattribute konfiguriert haben, die als Teil der Benutzer-Assertion von Okta gesendet werden sollen, können Sie sie Identitätsdomainbenutzerattributen zuordnen, indem Sie zusätzliche Zeilen hinzufügen.

- Lassen Sie die erste Zeile für

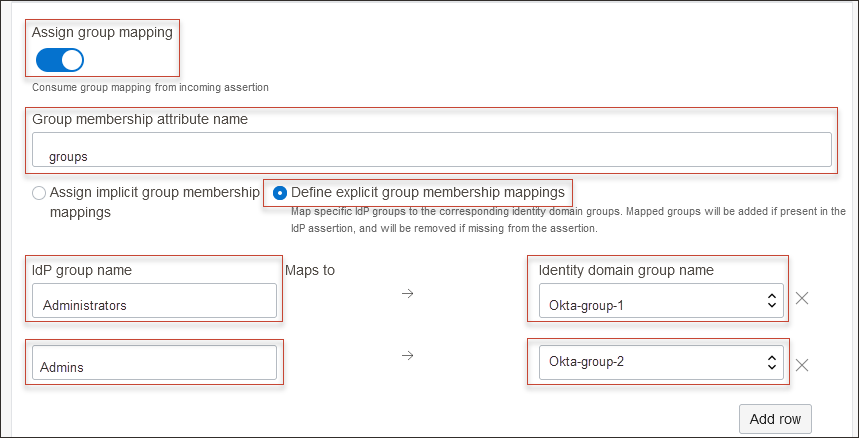

- Wählen Sie Gruppenzuordnung zuweisen aus.

- Geben Sie den Attributnamen für Gruppenmitgliedschaft ein. In diesem Tutorial verwenden Sie

groups.Hinweis

Notieren Sie sich den Attributnamen der Gruppenmitgliedschaft, da Sie ihn im nächsten Abschnitt verwenden. - Wählen Sie Explizite Zuordnungen für Gruppenmitgliedschaften definieren aus.

- Führen Sie unter IdP die folgenden Schritte aus, um dem Namen der Identitätsdomaingruppe zuzuordnen:

- Geben Sie unter IdP Gruppenname den Namen der Gruppe in Okta an.

- Wählen Sie unter Identitätsdomaingruppenname die Gruppe in OCI IAM aus, der die Okta-Gruppe zugeordnet werden soll.Hinweis

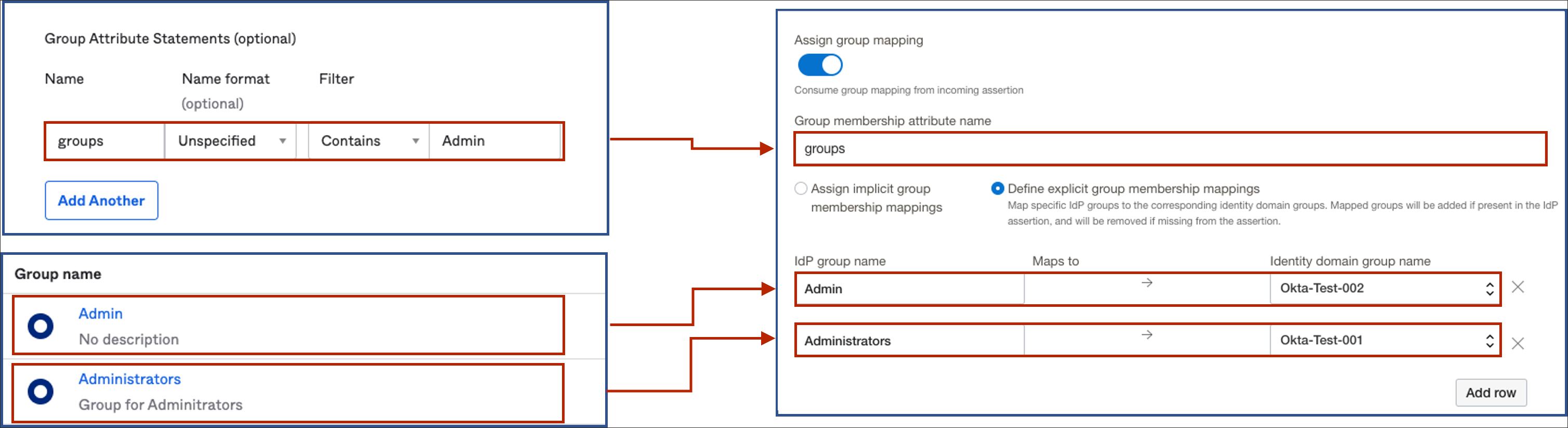

Zusätzliche Gruppen können zugeordnet werden, indem Sie Zeile hinzufügen auswählen.Dieses Diagramm zeigt die in Okta auf der linken Seite konfigurierten Attribute und die in OCI IAM auf der rechten Seite zugeordneten Attribute.

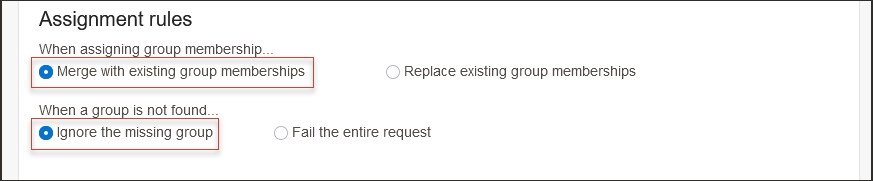

- Wählen Sie unter Zuweisungsregeln Folgendes aus:

- Beim Zuweisen von Gruppenmitgliedschaften: Mit vorhandenen Gruppenmitgliedschaften zusammenfassen

- Wenn eine Gruppe nicht gefunden wird: Fehlende Gruppe ignorieren

Hinweis

Wählen Sie Optionen basierend auf den Anforderungen Ihrer Organisation aus. - Wählen Sie Änderungen speichern aus.

Aktualisieren Sie in Okta die OCI-IAM-Anwendungskonfiguration, um Benutzerattribute und den Gruppennamen in der SAML-Assertion zu senden.

- Wählen Sie in Okta in der Unternehmensanwendung, die Sie für OCI IAM erstellt haben, die Registerkarte "Anmelden".

- Wählen Sie neben "Einstellungen" die Option Bearbeiten.

- Wählen Sie unter "Saml 2.0" > neben Attribute (optional) aus.

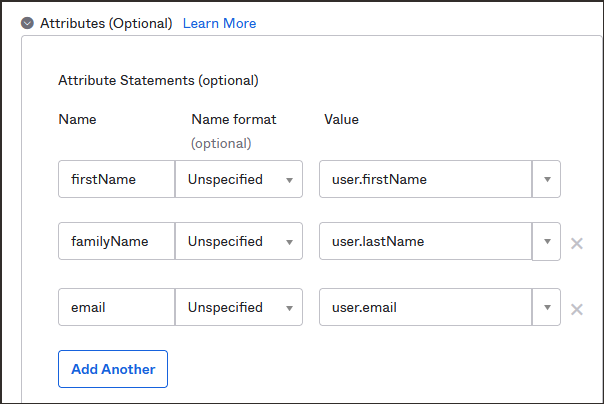

- Geben Sie folgende Werte an:

Name Namensformat Wert firstNameUnspecifieduser.firstNamefamilyNameUnspecifieduser.lastNameemailUnspecifieduser.emailSie können zusätzliche Attribute hinzufügen, die Ihren Geschäftsanforderungen entsprechen. Sie benötigen diese jedoch nur für dieses Tutorial.

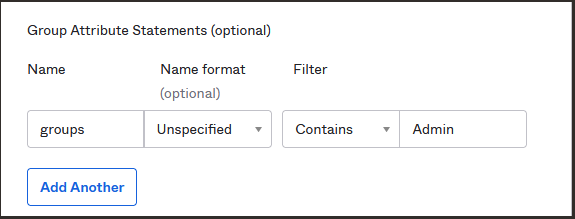

- Geben Sie unter "Gruppenattributanweisungen" diesen Wert ein.Hinweis

Okta bietet einen Mechanismus zum Filtern von Gruppen, die in SAML-Assertion gesendet werden können. Der Filter enthält Optionen wieStarts with,Equals,ContainsundMatches regex. In diesem Tutorial verwenden wir den FilterContains, was bedeutet, dass Okta nur die Gruppen sendet, die mit dem Benutzer verknüpft sind und die die angegebene Zeichenfolge enthalten. In diesem Beispiel haben wirAdminals Zeichenfolge angegeben. Daher werden alle Gruppen, die die ZeichenfolgeAdminenthalten und mit dem Benutzer verknüpft sind, in der SAML-Assertion gesendet.Name Namensformat Filter Wert groupsUnspecifiedContainsAdmin - Wählen Sie Speichern aus.

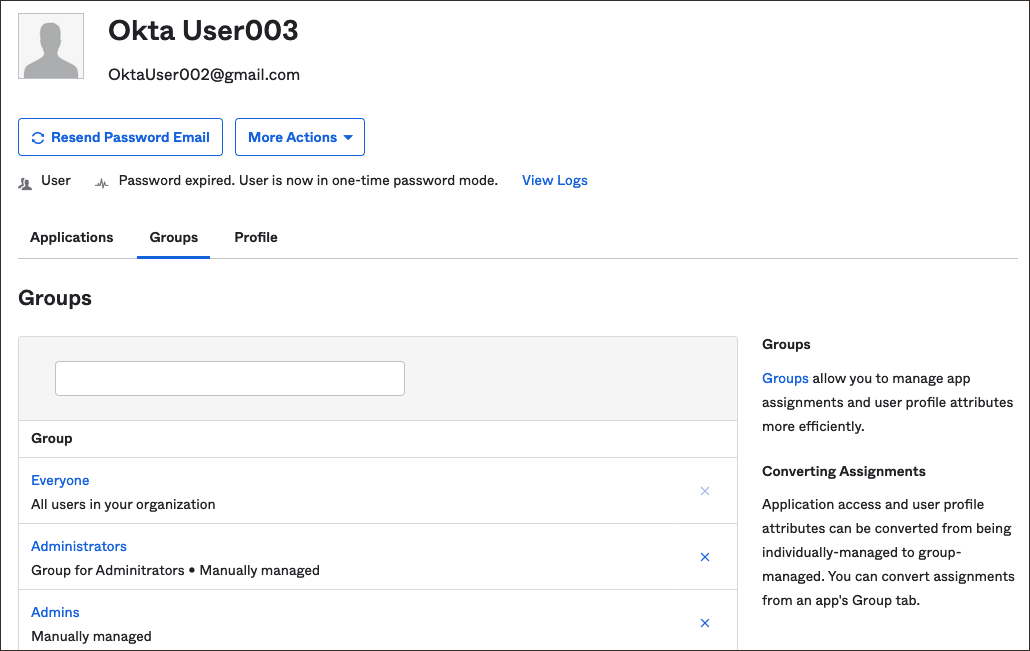

- Erstellen Sie in der Okta-Konsole einen neuen Benutzer mit einer E-Mail-ID, die nicht in OCI IAM vorhanden ist.

- Weisen Sie den Benutzer den erforderlichen Gruppen zu. Beispiel:

Administrators and Admins. - Melden Sie sich von Okta ab.

- Weisen Sie den Benutzer der OCI IAM-App in Okta zu.

- Öffnen Sie im Browser die OCI-Konsole.

- Wählen Sie die Identitätsdomain aus, in der die JIT-Konfiguration aktiviert wurde.

- Wählen Sie in den Anmeldeoptionen Okta aus.

- Geben Sie auf der Okta-Anmeldeseite die neu erstellte Benutzer-ID an.

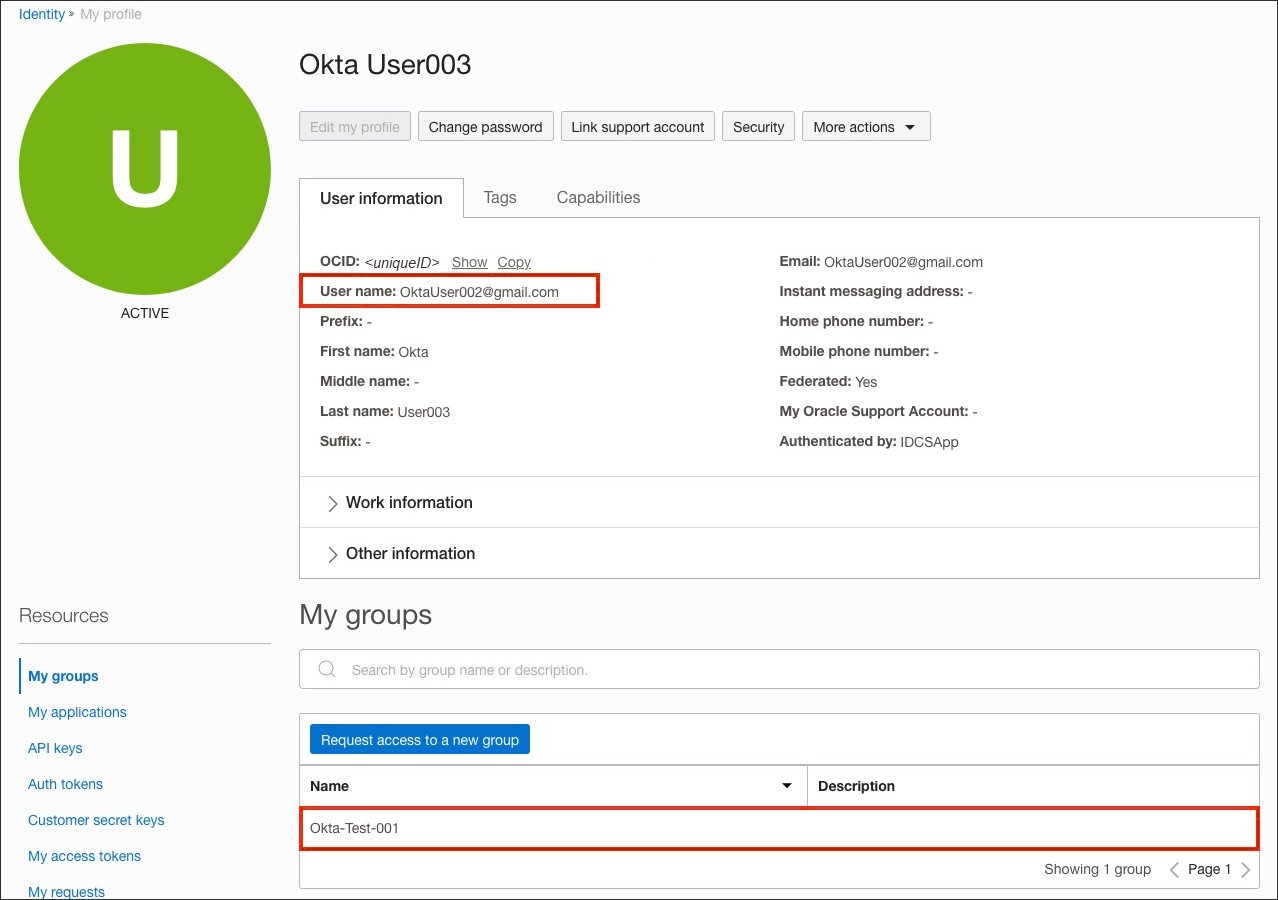

- Bei erfolgreicher Authentifizierung von Okta:

- Der Benutzeraccount wird in OCI IAM erstellt.

- Der Benutzer ist bei der OCI-Konsole angemeldet.

-

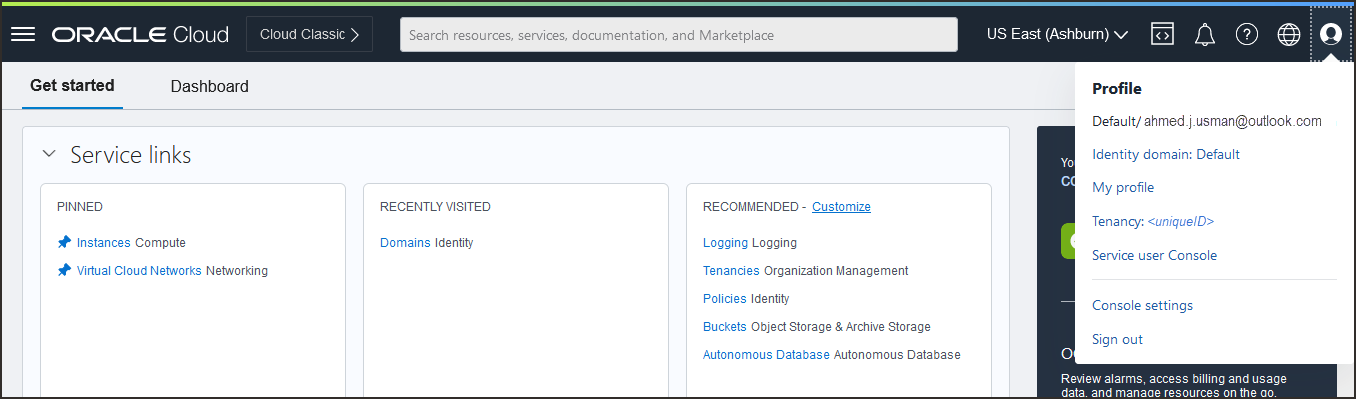

Wählen Sie im Navigationsmenü das Menü Profil

aus, und wählen Sie Benutzereinstellungen aus. Prüfen Sie die Benutzereigenschaften wie E-Mail-ID, Vorname, Nachname und verknüpfte Gruppen.

aus, und wählen Sie Benutzereinstellungen aus. Prüfen Sie die Benutzereigenschaften wie E-Mail-ID, Vorname, Nachname und verknüpfte Gruppen.

Herzlichen Glückwunsch. Sie haben das JIT-Provisioning zwischen Okta und IAM erfolgreich eingerichtet.

Weitere Informationen zur Entwicklung mit Oracle-Produkten finden Sie auf folgenden Websites: