FortiGate

Dieses Thema enthält Informationen zur Konfiguration einer FortiGate mit der Softwareversion 6.0.4.

FortiGate-Grundkenntnisse werden empfohlen. Weitere Informationen zur Verwendung von FortiGate-Produkten finden Sie auf der offiziellen Website von FortiGate. FortiGate-Dokumentation für High Availability (HA) oder manuelle Bereitstellung finden Sie in der Fortinet Document Library.

Oracle stellt Konfigurationsanweisungen für eine Auswahl von Herstellern und Geräten bereit. Verwenden Sie die korrekte Konfiguration für den Hersteller und die Softwareversion.

Wenn das Gerät oder die Softwareversion, die Oracle zur Überprüfung der Konfiguration verwendet hat, nicht exakt mit dem Gerät oder der Software übereinstimmt, können Sie dennoch die erforderliche Konfiguration auf dem Gerät erstellen. Lesen Sie die Dokumentation des Herstellers, und nehmen Sie die erforderlichen Änderungen vor.

Wenn das Gerät von einem Hersteller stammt, der nicht in der Liste der verifizierten Hersteller und Geräte enthalten sind, oder wenn Sie bereits mit dem Konfigurieren des Geräts für IPSec vertraut sind, finden Ihre Informationen in der Liste der unterstützten IPSec-Parameter und in Ihrer Dokumentation des Herstellers.

offersSite-to-Site-VPN von Oracle Cloud Infrastructure, eine sichere IPSec-Verbindung zwischen einem On-Premise-Netzwerk und einem virtuellen Cloud-Netzwerk (VCN).

Das folgende Diagramm zeigt eine IPSec-Basisverbindung mit Oracle Cloud Infrastructure mit redundanten Tunneln. Die in diesem Diagramm verwendeten IP-Adressen dienen lediglich als Beispiel.

Best Practices

In diesem Abschnitt werden allgemeine Best Practices und Überlegungen zur Verwendung von Site-to-Site-VPN beschrieben.

Alle Tunnel für jede IPSec-Verbindung konfigurieren

Oracle stellt zwei IPSec-Headends für Verbindungen bereit, um High Availability für geschäftskritische Workloads bereitzustellen. Auf der Oracle-Seite befinden sich diese beiden Headends zu Redundanzzwecken auf verschiedenen Routern. Wir empfehlen die Konfiguration aller verfügbaren Tunnel für maximale Redundanz. Dies ist ein wichtiger Teil der "Design for Failure"-Philosophie.

Redundante CPEs an On-Premise-Netzwerkspeicherorten

Wir empfehlen, dass jede Site, die eine Verbindung mit IPSec zu Oracle Cloud Infrastructure herstellt, über redundante Edge-Geräte (auch als Customer-Premises-Equipment (CPE) bezeichnet) verfügt. Sie fügen jedes CPE zur Oracle-Konsole hinzu und erstellen eine separate IPSec-Verbindung zwischen einem dynamischen Routinggateway (DRG) und jedem CPE. Für jede IPSec-Verbindung stellt Oracle durch Provisioning zwei Tunnel auf geografisch redundanten IPSec-Headends bereit. Weitere Informationen finden Sie im Connectivity redundancy Guide (PDF).

Hinweise zum Routingprotokoll

Wenn Sie eine Site-to-Site-VPN-IPSec-Verbindung erstellen, verfügt sie über zwei redundante IPSec-Tunnel. Oracle empfiehlt Ihnen, das CPE so zu konfigurieren, dass beide Tunnel verwendet werden (wenn das CPE dies unterstützt). In der Vergangenheit hat Oracle IPsec-Verbindungen erstellt, die bis zu vier IPsec-Tunnel enthielten.

Die folgenden drei Routingtypen sind verfügbar. Wählen Sie den Routingtyp separat für jeden Tunnel im Site-to-Site-VPN aus:

- Dynamisches BGP-Routing: Die verfügbaren Routen werden dynamisch über BGP erlernt. Das DRG lernt die Routen aus dem On-Premise-Netzwerk dynamisch. Auf der Oracle-Seite werden vom DRG die VCN-Subnetze veröffentlicht.

- Statisches Routing: Wenn Sie die IPSec-Verbindung zum DRG einrichten, geben Sie die spezifischen Routen zu dem On-Premise-Netzwerk an, über die das VCN wissen soll. Außerdem müssen Sie das CPE-Gerät mit statischen Routen zu den Subnetzen des VCN konfigurieren. Diese Routen werden nicht dynamisch erlernt.

- Policy-basiertes Routing: Wenn Sie die IPSec-Verbindung zum DRG einrichten, geben Sie die spezifischen Routen zu dem On-Premise-Netzwerk an, über die das VCN wissen soll. Außerdem müssen Sie das CPE-Gerät mit statischen Routen zu den Subnetzen des VCN konfigurieren. Diese Routen werden nicht dynamisch erlernt.

Weitere Informationen über Routing mit Site-to-Site-VPN, einschließlich Oracle-Empfehlungen zur Änderung des BGP-Algorithmus für die beste Pfadauswahl, finden Sie unter Routing für Site-to-Site-VPN.

Weitere wichtige CPE-Konfigurationen

Stellen Sie sicher, dass die Zugriffslisten im CPE korrekt konfiguriert sind, damit der erforderliche Traffic von oder zu Oracle Cloud Infrastructure nicht blockiert wird.

Wenn mehrere Tunnel gleichzeitig hochgefahren sind, kann es zu asymmetrischem Routing kommen. Um asymmetrisches Routing zu berücksichtigen, stellen Sie sicher, dass das CPE so konfiguriert ist, dass Traffic von dem VCN in einem der Tunnel verarbeitet wird. Beispiel: Sie müssen die ICMP-Prüfung deaktivieren und die TCP-Statusumgehung konfigurieren. Für weitere Einzelheiten zur entsprechenden Konfiguration wenden Sie sich an den Support des CPE-Herstellers. Wie Sie das symmetrische Routing konfigurieren, finden Sie unter Routing für Site-to-Site-VPN.

Hinweise und Einschränkungen

In diesem Abschnitt werden allgemeine wichtige Merkmale und Einschränkungen von Site-to-Site-VPN erläutert. Unter Limits nach Service finden Sie eine Liste der jeweiligen Limits sowie Anweisungen dazu, wie eine Erhöhung des Limits angefordert wird.

Asymmetrisches Routing

Oracle verwendet asiatisches Routing über die Tunnel, aus denen die IPSec-Verbindung besteht. Konfigurieren Sie Firewalls entsprechend. Andernfalls können Ping-Tests oder der Anwendungstraffic über die Verbindung hinweg nicht zuverlässig ausgeführt werden.

Wenn Sie mehrere Tunnel zu Oracle Cloud Infrastructure verwenden, wird empfohlen, das Routing so zu konfigurieren, dass der Traffic deterministisch durch den bevorzugten Tunnel geleitet wird. Um einen IPSec-Tunnel als primär und einen anderen als Backup zu verwenden, konfigurieren Sie spezifischere Routen für den primären Tunnel (BGP) und weniger spezifische Routen (zusammenfassende oder Standardrouten) für den Backuptunnel (BGP/static). Wenn Sie dieselbe Route (z.B. eine Standardroute) über alle Tunnel anbieten, wird der Traffic von einem VCN zu einem On-Premise-Netzwerk andernfalls an einen der verfügbaren Tunnel weitergeleitet. Das liegt daran, dass Oracle asymmetrisches Routing verwendet.

Spezifische Oracle-Routingempfehlungen zum Erzwingen des symmetrischen Routings finden Sie unter Routing für Site-to-Site-VPN.

Routenbasiertes oder policybasiertes Site-to-Site-VPN

Das IPSec-Protokoll verwendet Security Associations (SAs), um zu entscheiden, wie Pakete verschlüsselt werden. Innerhalb jeder SA definieren Sie Verschlüsselungsdomains, um die Quell- und Ziel-IP-Adresse eines Pakets einem Eintrag in der SA-Datenbank zuzuordnen. Dadurch wird festgelegt, wie ein Paket verschlüsselt oder entschlüsselt werden soll.

andere Hersteller oder die Branchendokumentation die Begriffe Proxy-ID, Sicherheitsparameterindex (SPI) oder Trafficselektor beim Verweisen auf SAs oder Verschlüsselungsdomains verwenden können. Zugriffslisten sind auch ein allgemeiner Cisco-Begriff für Verschlüsselungsdomains.

Es gibt zwei allgemeine Methoden zur Implementierung von IPSec-Tunneln:

- Routenbasierte Tunnel: Auch als Next-Hop-Tunnel bezeichnet. Eine Routentabellensuche wird anhand der Ziel-IP-Adresse eines Pakets durchgeführt. Wenn es sich bei der Egress-Schnittstelle dieser Route um einen IPSec-Tunnel handelt, wird das Paket verschlüsselt und an das andere Ende des Tunnels gesendet.

- Policy-basierte Tunnel: Die Quell- und-Ziel-IP-Adressen sowie das Protokoll des Pakets werden mit einer Liste von Policy-Anweisungen abgeglichen. Wenn eine Übereinstimmung gefunden wird, wird das Paket basierend auf den Regeln in dieser Policy-Anweisung verschlüsselt.

Die Site-to-Site-VPN-Headends von Oracle verwenden routenbasierte Tunnel, können jedoch mit policybasierten Tunneln arbeiten, zu denen einige Hinweise in den folgenden Abschnitten aufgeführt sind.

Wenn das CPE routenbasierte Tunnel unterstützt, konfigurieren Sie den Tunnel mit dieser Methode. Dies ist die einfachste Konfiguration mit der umfassendsten Interoperabilität mit dem Oracle-VPN-Headend.

Routingbasierte IPSec verwendet eine Verschlüsselungsdomain mit den folgenden Werten:

- Quell-IP-Adresse: Beliebig (0.0.0.0/0)

- Ziel-IP-Adresse: Beliebig (0.0.0.0/0)

- Protokoll: IPv4

Wenn Sie spezifischer sein müssen, können Sie eine einzelne zusammenfassende Route für Verschlüsselungsdomainwerte anstelle einer Standardroute verwenden.

Wenn Sie policybasierte Tunnel verwenden, generiert jeder Policy-Eintrag (ein CIDR-Block auf einer Seite der IPsec-Verbindung), den Sie definieren, eine IPsec-Sicherheitszuordnung (SA) mit jedem berechtigten Eintrag am anderen Ende des Tunnels. Dieses Paar wird als Verschlüsselungsdomain bezeichnet.

In diesem Diagramm enthält die Oracle-DRG-Seite des IPsec-Tunnels Policy-Einträge für drei IPv4-CIDR-Blöcke und einen IPv6-CIDR-Block. Die On-Premise-CPE-Seite des Tunnels enthält Policy-Einträge für zwei IPv4-CIDR-Blöcke und zwei IPv6-CIDR-Blöcke. Jeder Eintrag generiert eine Verschlüsselungsdomain mit allen möglichen Einträgen am anderen Ende des Tunnels. Beide Seiten eines SA-Paars müssen dieselbe IP-Version verwenden. Das Ergebnis sind insgesamt acht Verschlüsselungsdomains.

Wenn das CPE nur policybasierte Tunnel unterstützt, beachten Sie die folgenden Einschränkungen.

- Site-to-Site-VPN unterstützt mehrere Verschlüsselungsdomains, weist aber einen oberen Grenzwert von 50 Verschlüsselungsdomains auf.

- Wenn Sie in einer Situation wie im vorherigen Beispiel nur drei der sechs möglichen IPv4-Verschlüsselungsdomains auf CPE-Seite konfiguriert haben, würde der Link mit dem Status "Teilweise hochgefahren" aufgelistet werden, weil auf DRG-Seite immer alle möglichen Verschlüsselungsdomains erstellt werden.

- Je nachdem, wann ein Tunnel erstellt wurde, können Sie einen vorhandenen Tunnel möglicherweise nicht bearbeiten, um richtlinienbasiertes Routing zu verwenden, und müssen den Tunnel möglicherweise durch einen neuen IPSec-Tunnel ersetzen.

- Die CIDR-Blöcke, die auf der Oracle-DRG-Seite des Tunnels verwendet werden, dürfen sich nicht mit den CIDR-Blöcken überschneiden, die auf der On-Premise-CPE-Seite des Tunnels verwendet werden.

- Eine Verschlüsselungsdomain muss sich immer zwischen zwei CIDR-Blöcken derselben IP-Version befinden.

Wenn sich das CPE hinter einem NAT-Gerät befindet

Im Allgemeinen muss die CPE IKE-ID, die am On-Premise-Ende der Verbindung konfiguriert wurde, mit der CPE IKE-ID übereinstimmen, die von Oracle verwendet wird. Standardmäßig verwendet Oracle die öffentliche IP-Adresse des CPE, die Sie angeben, wenn Sie das CPE-Objekt in der Oracle-Konsole erstellen. Wenn sich ein CPE jedoch hinter einem NAT-Gerät befindet, kann es sich bei der am On-Premise-Ende konfigurierten CPE-IKE-ID um die private IP-Adresse des CPE handeln, wie im folgenden Diagramm dargestellt.

Bei einigen CPE-Plattformen können Sie die lokale IKE-ID nicht ändern. In diesem Fall müssen Sie die entfernte IKE-ID in der Oracle-Konsole so ändern, dass sie mit der lokalen IKE-ID des CPE übereinstimmt. Sie können den Wert angeben, wenn Sie die IPSec-Verbindung einrichten oder später, indem Sie die IPSec-Verbindung bearbeiten. Oracle erwartet, dass der Wert eine IP-Adresse oder ein vollständig angegebener Domainname (FQDN) ist, wie cpe.example.com. Weitere Informationen finden Sie unter Von Oracle verwendete CPE-IKE-ID ändern.

Unterstützte IPSec-Parameter

Eine Liste der vom Hersteller unterstützten IPSec-Parameter für alle Regionen finden Sie unter Unterstützte IPSec-Parameter.

Die Oracle BGP-ASN für die kommerzielle Cloud-Realm ist 31898. Wenn Sie Site-to-Site-VPN für US Government Cloud konfigurieren, finden Sie Informationen unter Erforderliche Site-to-Site-VPN-Parameter für Government Cloud und BGP-AS N von Oracle. Informationen zur Oracle UK Sovereign Cloud finden Sie unter Regionen.

CPE-Konfiguration

Die Konfigurationsanweisungen in diesem Abschnitt werden von Oracle Cloud Infrastructure für dieses CPE bereitgestellt. Wenn Sie Support oder weitere Hilfe benötigen, wenden Sie sich direkt an den Support des CPE-Anbieters.

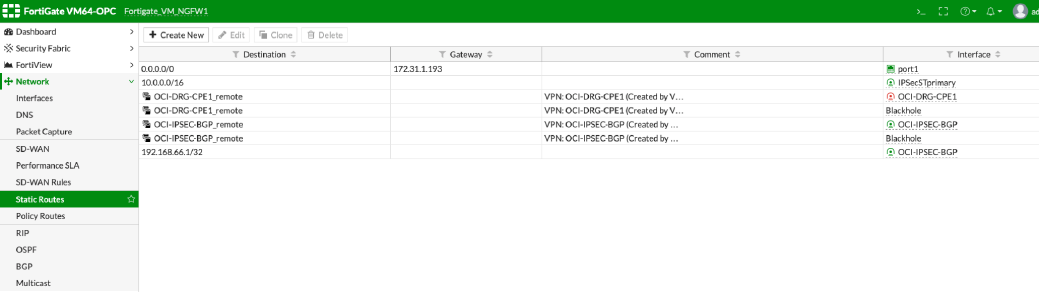

In der folgenden Abbildung wird das Basislayout der IPSec-Verbindung dargestellt.

Standardmäßig stellt FortiGate den IPSec-Tunnel im routenbasierten Modus bereit. In diesem Thema wird FortiGate mit einer routenbasierten VPN-Konfiguration behandelt.

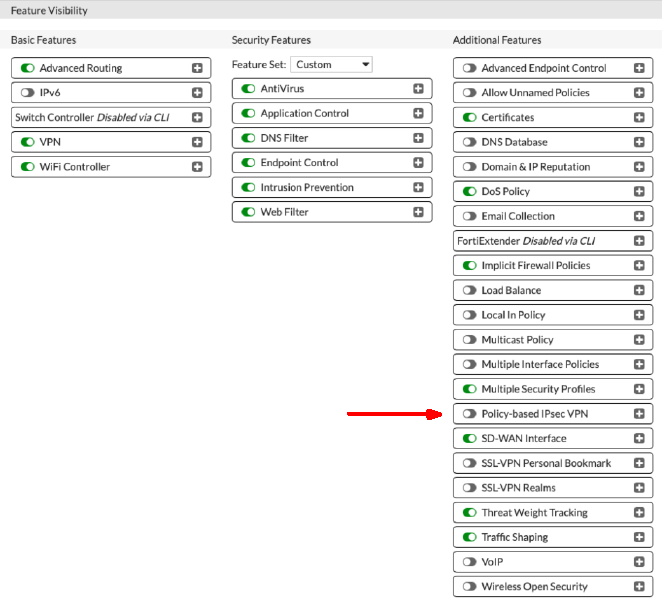

Sie können den IPSec-Tunnel mit FortiGate im policy-basierten Modus bereitstellen. Um das Feature zu aktivieren, gehen Sie zu System und dann zu Feature Visiblity. Aktivieren Sie unter Additional Features das Feature Policy-basierte IPSec-VPN.

IKEv2 verwenden

Oracle unterstützt Internet Key Exchange Version 1 (IKEv1) und Version 2 (IKEv2). Wenn Sie die IPSec-Verbindung in der Konsole für die Verwendung von IKEv2 konfigurieren, müssen Sie für das CPE nur IKEv2 und zugehörige IKEv2-Verschlüsselungsparameter konfigurieren, die das CPE unterstützt. Eine Liste der Parameter, die Oracle für IKEv1 oder IKEv2 unterstützt, finden Sie unter Unterstützte IPSec-Parameter.

Um IKEv2 zu verwenden, verwenden Sie eine Variation einer der im nächsten Abschnitt angezeigten Aufgaben. Wählen Sie in Aufgabe 2 beim Konfigurieren der Authentifizierung die IKE-Version 2 aus.

Konfigurationsprozess

Stellen Sie vor dem Start sicher, dass Sie über eine gültige Lizenz oder eine Testlizenz verfügen, um FortiGate zu konfigurieren.

- Gehen Sie zu VPN und dann zu IPSec Wizard, um einen neuen VPN-Tunnel zu erstellen.

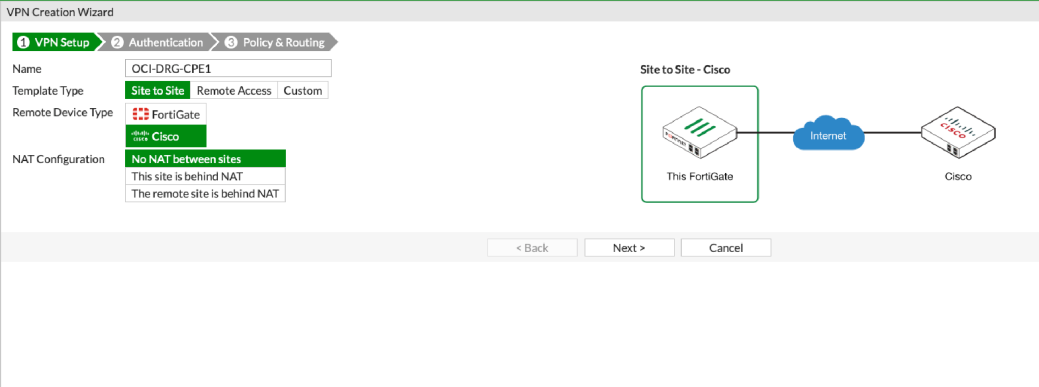

- Geben Sie auf der Seite VPN Creation Wizard die folgenden Elemente an:

- Name: Beschreibung zur Identifizierung des IPSec-Tunnels. Geben Sie keine vertraulichen Informationen ein.

- Template Type: Site-to-Site

- Remote Device Type: Cisco

- NAT Configuration: Keine NAT zwischen Sites

- Wählen Sie Weiter.

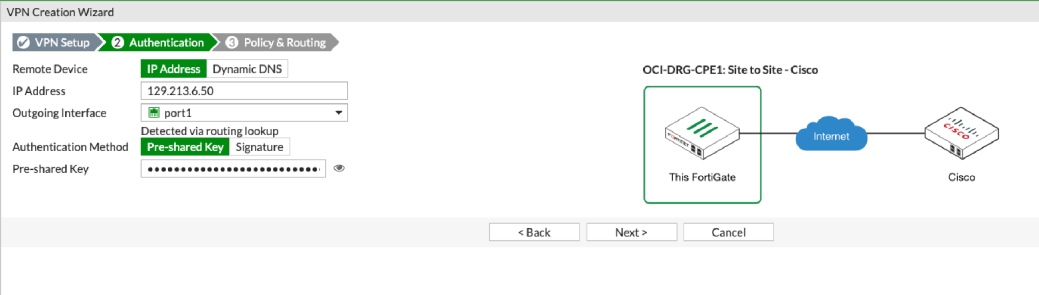

- Geben Sie auf der Seite Authentication die folgenden Elemente an:

- Remote Device: IP-Adresse

- IP Address: IP-Adresse für das Oracle-VPN-Headend. Oracle hat diesen Wert beim Erstellen des IPSec-Tunnels generiert.

- Outgoing Interface: Die für den externen Traffic konfigurierte WAN-Schnittstelle.

- Authentication Method: Pre-Shared Key. Oracle unterstützt nur Shared Secret Keys.

- Pre-shared Key: Das Shared Secret. Oracle hat diesen Wert beim Erstellen des IPSec-Tunnels generiert.

- Wählen Sie Weiter.

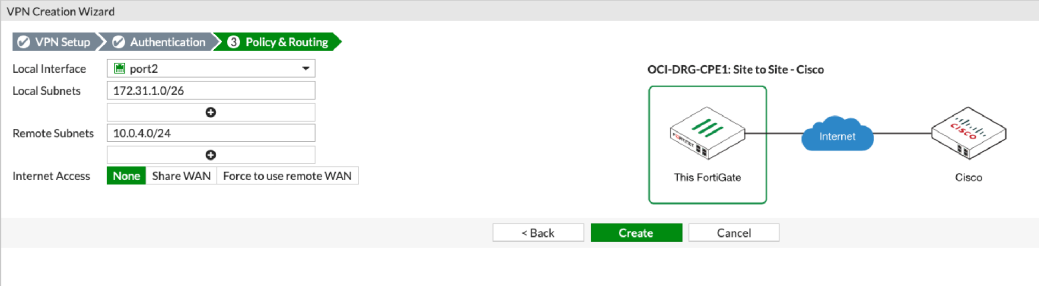

- Geben Sie auf der Seite Policy & Routing die folgenden Elemente an:

- Local Interface: Die für den internen Traffic konfigurierte LAN-Schnittstelle.

- Local Subnets: Das für den internen Traffic verwendete Subnetz.

- Remotesubnetze: Die Oracle-VCN-Subnetze, die auf den Tunnel IPSec zugreifen können.

- Internet Access: Kein Wert

-

Wählen Sie Erstellen.

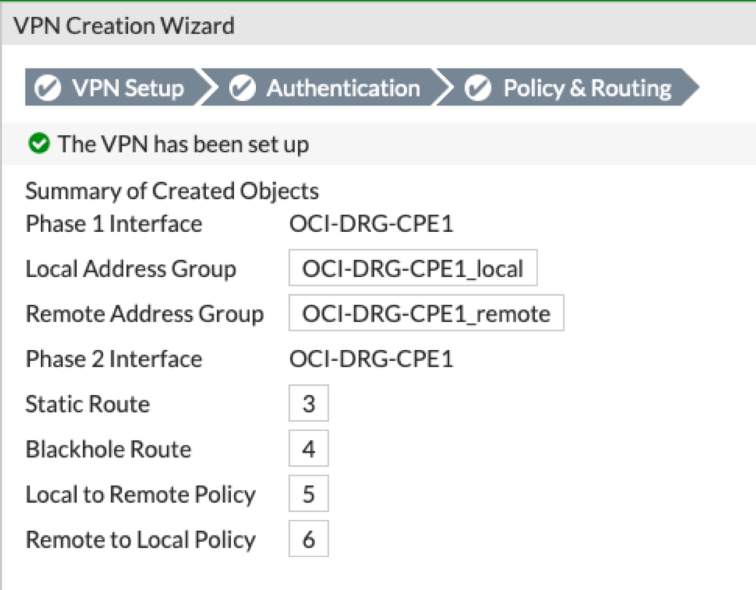

Eine zusammenfassende Meldung mit Details über die Konfiguration wird angezeigt. Beachten Sie, dass der Assistent automatisch Sicherheits-Policys mit den angegebenen Subnetzen erstellt und die erforderlichen statischen Routen hinzufügt.

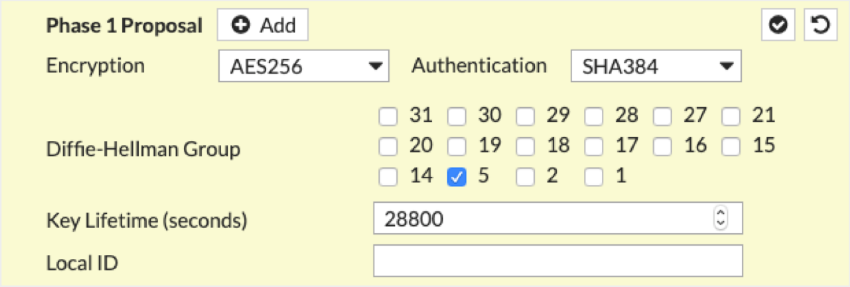

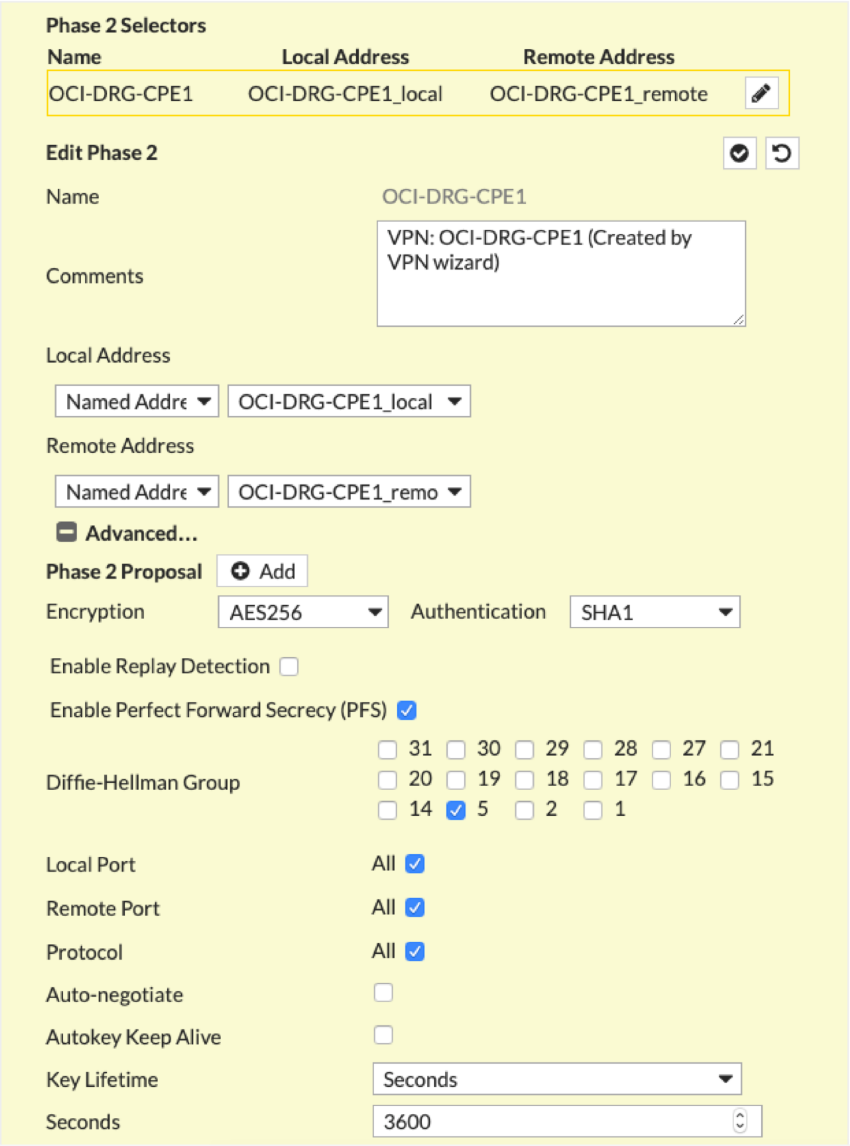

Sie müssen jeden neu erstellten IPSec-Tunnel in einen benutzerdefinierten Tunnel konvertieren, um die empfohlenen Parameter für Phase 1 und Phase 2 hinzuzufügen.

Führen Sie die folgenden Schritte für jeden Tunnel aus.

- Gehen Sie zu VPN, und wählen Sie IPsec Tunnels.

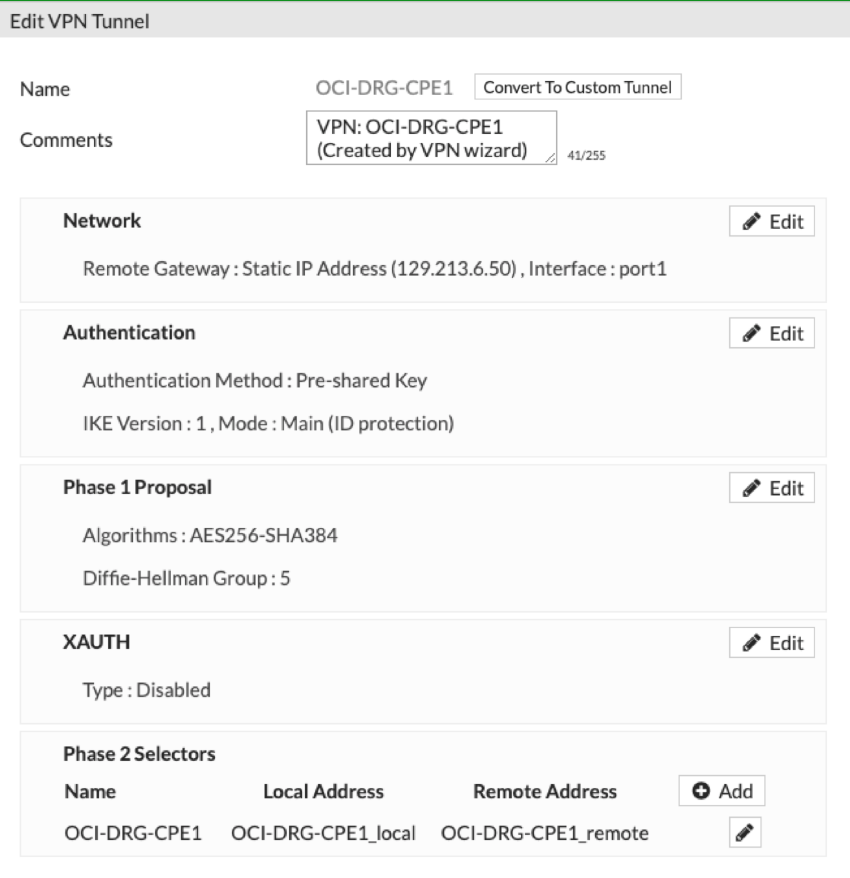

- Wählen Sie den Tunnel aus und wählen Sie Bearbeiten, um die Seite VPN-Tunnel bearbeiten anzuzeigen.

-

Wählen Sie Convert to Custom Tunnel (In benutzerdefinierten Tunnel konvertieren).

-

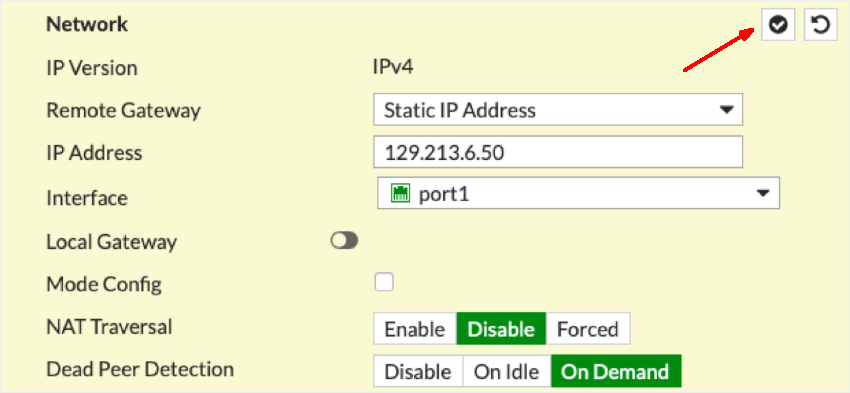

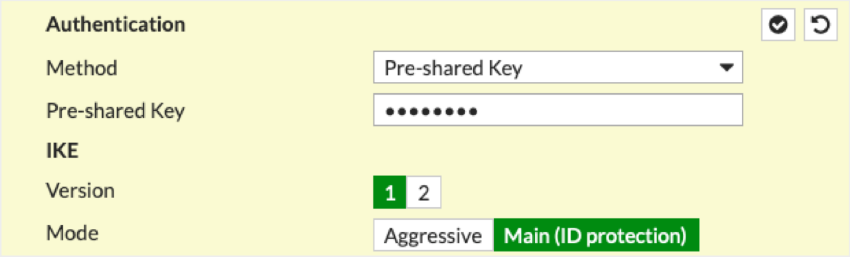

Bearbeiten Sie die relevanten Abschnitte, sodass sie mit den erforderlichen Einstellungen in den folgenden Screenshots übereinstimmen. Denken Sie daran, das Häkchensymbol in der oberen rechten Ecke jedes Abschnitts zu aktivieren, nachdem Sie Änderungen vorgenommen haben.

Die im ersten Screenshot angezeigte IP-Adresse ist eine Beispieladresse.

Beachten Sie, dass Sie stattdessen im Bildschirm Authentication die Option IKE Version 2 auswählen können, um IKEv2 zu verwenden.

- Nachdem Sie alle Abschnitte konfiguriert haben, wählen Sie OK, um zu speichern und die Dialogfeldfelder zu schließen.

An dieser Stelle ist der IPSec-Tunnel standardmäßig nicht eingerichtet, da FortiGate die der WAN-Schnittstelle zugewiesene IP-Adresse verwendet. In diesem Fall ist diese IP-Adresse eine private IP-Adresse, weil Oracle 1:1-NAT ausführt. Diese private IP-Adresse werden als lokale IKE-ID verwendet und stimmen nicht mit der im Oracle-DRG erwarteten ID überein. Um dies zu beheben, können Sie die lokale IKE-ID in FortiGate manuell mit der CLI des CPE ändern. Sie können auch den von Oracle verwendeten Wert in der Oracle-Konsole ändern (siehe die folgenden Anweisungen). In beiden Fällen wird die Inkompatibilität korrigiert und der IPSec-Tunnel aufgerufen.

- Öffnen Sie das Navigationsmenü , und wählen Sie Networking aus. Wählen Sie unter Kundenkonnektivität die Option Site-to-Site-VPN aus.

Eine Liste der IPSec-Verbindungen in dem Compartment, das Sie geöffnet haben, wird angezeigt. Wenn die gesuchte Policy nicht angezeigt wird, stellen Sie sicher, dass Sie das richtige Compartment anzeigen. Um Policys anzuzeigen, die an ein anderes Compartment angehängt sind, wählen Sie unter Listengeltungsbereich dieses Compartment in der Liste aus.

-

Wählen Sie für die gewünschte IPSec-Verbindung das Menü und dann Bearbeiten aus.

Die von Oracle verwendete, aktuelle CPE-IKE-ID wird unten im Dialogfeld angezeigt.

- Geben Sie neue Werte für den CPE-IKE-ID-Typ und die CPE-IKE-ID ein, und wählen Sie Änderungen speichern aus.

Redundanz mit BGP über IPSec

Aus Gründen der Redundanz wird empfohlen, BGP über IPSec zu verwenden. Wenn Sie zwei Verbindungen desselben Typs haben (Beispiel: zwei IPSec-VPNs, die beide BGP verwenden) und dieselben Routen über beide Verbindungen bewerben, bevorzugt Oracle beim Antworten auf Anforderungen oder das Starten von Verbindungen die älteste festgelegte Route. Um zu erzwingen, dass das Routing symmetrisch ist, empfehlen wir die Verwendung von BGP- und AS-Pfadvoraussetzungen mit Routen, um zu beeinflussen, welchen Pfad Oracle beim Beantworten und Starten von Verbindungen verwendet. Weitere Informationen finden Sie unter Routingdetails für Verbindungen zu dem On-Premise-Netzwerk.

Das Oracle-DRG verwendet /30 oder /31 als Subnetze für die Konfiguration von IP-Adressen für Schnittstellentunnel. Beachten Sie, dass die IP-Adresse Teil der Verschlüsselungsdomain des Site-to-Site-VPNs und in der Firewall-Policy zugelassen sein muss, damit das Peer-VPN über den Schnittstellentunnel erreichbar ist. Möglicherweise müssen Sie eine statische Route über die Tunnelschnittstelle für die Peer-IP-Adresse implementieren.

Die BGP-ASN von Oracle für die kommerzielle Cloud ist 31898, mit Ausnahme der Region Serbia Central (Jovanovac) mit 14544. Informationen zum Konfigurieren von Site-to-Site-VPN für die Government Cloud finden Sie unter Erforderliche Site-to-Site-VPN-Parameter für Government Cloud und BGP-ASN von Oracle.

Für die On-Premise-Seite können Sie eine private ASN verwenden. Private ASNs liegen im Bereich von 64512-65534.

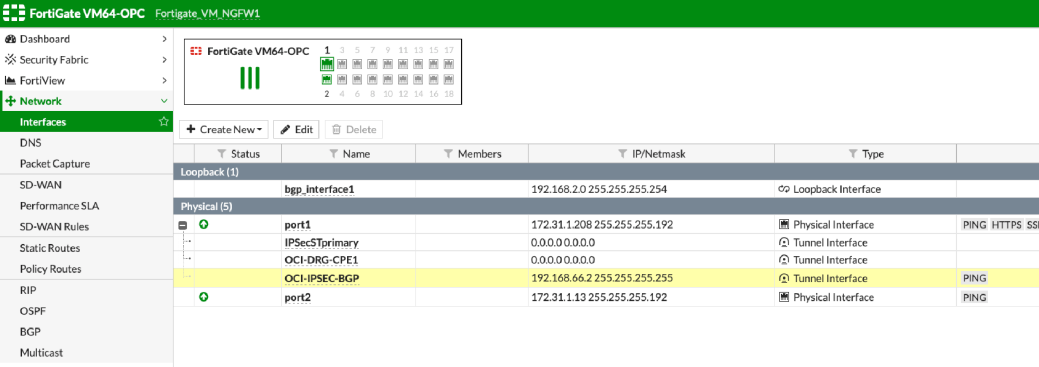

In der ersten Aufgabe fügen Sie die BGP-IP-Adresse der neu erstellten FortiGate-Tunnelschnittstelle hinzu.

Führen Sie die folgenden Schritte für jeden Tunnel aus.

- Gehen Sie zu Network und dann zu Interface.

- Wählen Sie die gewünschte Schnittstelle und Bearbeiten.

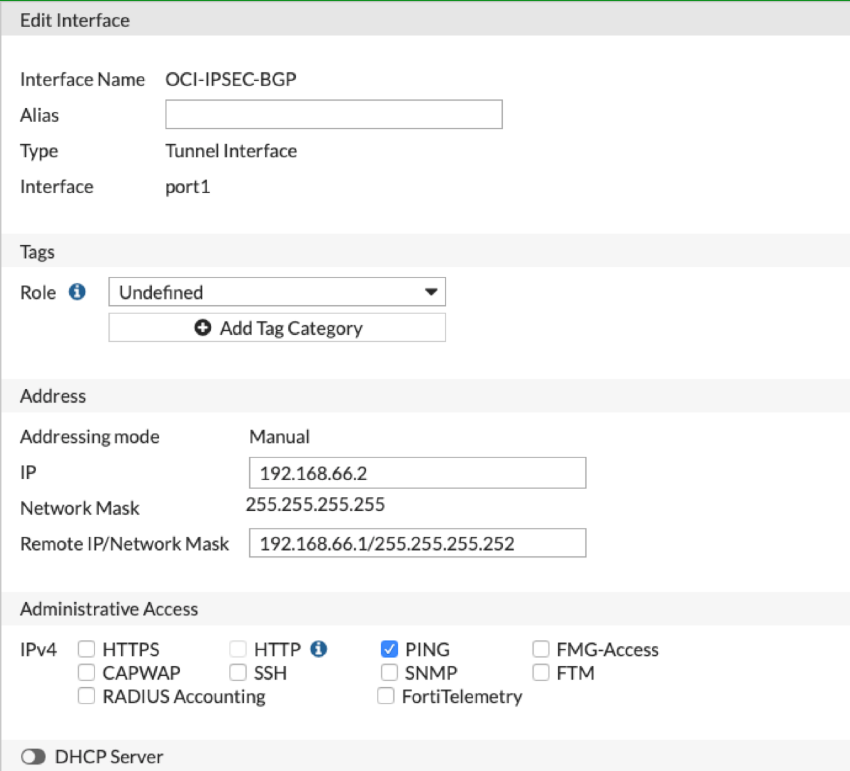

- Konfigurieren Sie die folgenden Elemente:

- IP: Geben Sie die BGP-IP-Adresse ein, die Sie dem FortiGate-Ende der Tunnelschnittstelle zugewiesen haben. Der folgende Screenshot zeigt einen Beispielwert von 192.168.66.2.

- Remote IP/Network Mask: Fügen Sie die BGP-IP-Adresse hinzu, die Sie dem Oracle-Ende der Tunnelschnittstelle zugewiesen haben. Nehmen Sie entweder eine /30- oder eine /31- Maske auf, abhängig davon, wie die Adressen in der Oracle-Konsole angegeben wurden. Im folgenden Screenshot wurde 192.168.66.0/30 verwendet, wobei 192.168.66.2 dem FortiGate-Ende und 192.168.66.1 dem Oracle-Ende zugewiesen ist.

-

Ping access (empfohlen): Aktivieren Sie im Abschnitt Administrative Access den Ping-Zugriff.

- Wählen Sie OK.

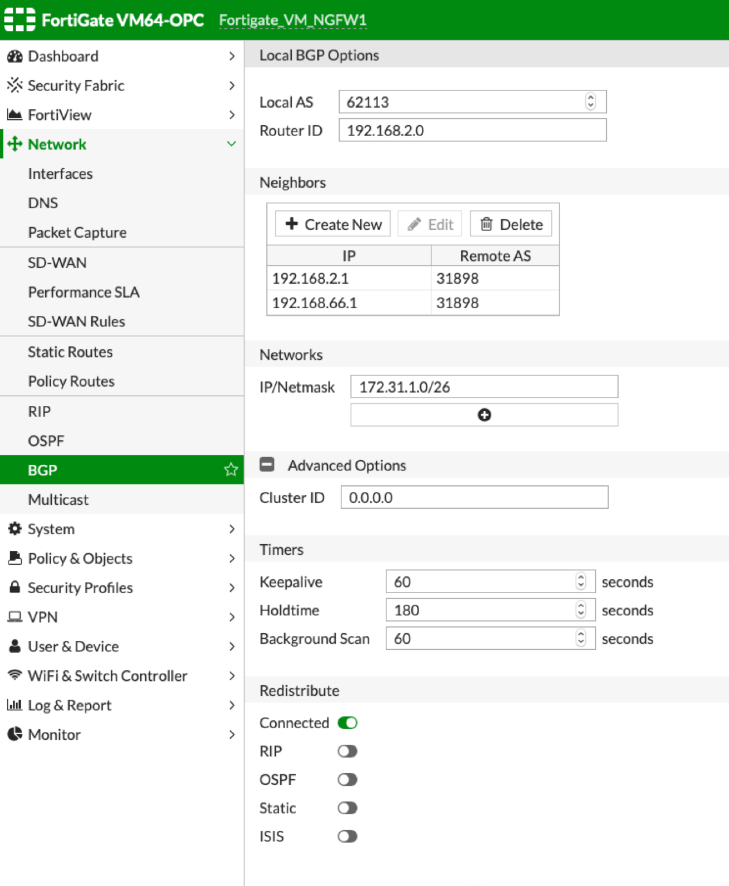

Führen Sie die folgenden Schritte für jeden Tunnel aus.

- Gehen Sie zu Network und dann zu BGP.

- Geben Sie die folgenden Elemente ein:

- Lokales AS: Die On-Premise-BGP-ASN. Sie können eine private ASN verwenden. Private ASNs liegen im Bereich von 64512-65534.

- Router ID: Ein Wert, der eine eindeutige Identität für diesen BGP-Router zwischen seinen Peers bereitstellt.

- Neighbors: Wählen Sie Create New aus, und geben Sie die BGP-IP-Adresse für das Oracle-Ende des Tunnels und die Oracle BGP-ASN ein. Die BGP-ASN von Oracle für die kommerzielle Cloud ist 31898, mit Ausnahme der Region Serbia Central (Jovanovac), die 14544 ist. Wenn Sie Site-to-Site-VPN für die Verbindung mit der Government Cloud konfigurieren, finden Sie weitere Informationen unter BGP-AS N von Oracle.

-

Networks: Verwenden Sie optional dieses Feld, um ein bestimmtes Subnetz über BGP anzubieten. Sie können Subnetze auch über den Abschnitt Redistribute im Abschnitt Advanced Options anbieten.

- Wählen Sie OK.

Verifizierung

Der folgende CLI-Befehl ist nützlich für die Erfassung statistischer Daten, wie die Anzahl von verschlüsselten, entschlüsselten Paketen, die Anzahl von gesendeten und empfangenen Byte, die Verschlüsselungsdomain-(SPI-)ID usw. Diese Informationen können entscheidend sein, um ein Problem mit dem VPN zu finden.

diagnose vpn tunnel listDer folgende Befehl weist auf eine fehlende Firewall-Policy, fehlende Weiterleitungsroute und Probleme bei der Policy-Sortierung hin. Wenn keine Kommunikationsprobleme vorhanden sind, gibt dieser Befehl eine leere Ausgabe zurück.

diagnose debug flowDer folgende Befehl prüft die BGP-Nachbarstatusinformationen. Beachten Sie, dass der Status "Aktiv" nicht bedeutet, dass die BGP-Session hochgefahren ist. "Aktiv" bezieht sich auf eine BGP-Statusmeldung. Weitere Informationen finden Sie unter BGP Background and Concepts in der FortiGate-Dokumentation.

get router info bgp summaryDer folgende Befehl stellt detailliertere Informationen zu einem BGP-Nachbarn bereit.

get router info bgp neighborsEin Monitoring-Service ist auch in Oracle Cloud Infrastructure verfügbar, um Cloud-Ressourcen aktiv und passive zu überwachen. Informationen zum Monitoring eines Site-to-Site-VPNs finden Sie unter Site-to-Site-VPN-Metriken.

Bei Problemen finden Sie weitere Informationen unter Site-to-Site-VPN - Fehlerbehebung.