Identitätsdomains ohne die Anmelde-Policy "Sicherheits-Policy für OCI-Konsole"

Wenn Sie die Multifaktor-Authentifizierung (MFA) in Mandanten mit Identitätsdomains, aber ohne die Anmelde-Policy "Sicherheits-Policy für OCI-Konsole" verwenden, wird empfohlen, MFA mit den folgenden Oracle-Best Practices einzurichten.

So richten Sie MFA ohne die Anmelde-Policy "Sicherheits-Policy für OCI-Konsole" ein:

- Lesen Sie die Voraussetzungen.

- MFA aktivieren. Siehe Schritt 1: MFA in Identitätsdomains aktivieren.

- Erstellen Sie eine Anmelde-Policy. Siehe Schritt 2: Neue Anmelde-Policy erstellen.

Voraussetzung

Bevor Sie beginnen: Bevor Sie MFA konfigurieren, müssen Sie die folgenden Voraussetzungen erfüllen. Alle bereits abgeschlossenen Voraussetzungen überspringen.

- Prüfen Sie die MFA-Faktoren. Die für Sie verfügbaren MFA-Faktoren hängen vom Identitätsdomaintyp ab, über den Sie verfügen. Der Domaintyp wird auf der Seite Domains des Mandanten angezeigt. Weitere Informationen zu MFA und Domaintypen finden Sie unter Featureverfügbarkeit für Identitätsdomaintypen.

- In der Dokumentation Oracle Mobile Authenticator-App verwenden erfahren Sie, wie Sie App-Benachrichtigung und App-Passcode in der Oracle Mobile Authenticator-App verwenden.

- Schließen Sie optional und nur während des Rolloutzeitraums einen Identitätsdomainadministrator aus der Policy "Sicherheits-Policy für OCI-Konsole" aus. Wenn Sie also während des Rollouts Fehler machen, haben Sie sich nicht aus der Konsole ausgesperrt.

Sobald das Rollout abgeschlossen ist und Sie sicher sind, dass Ihre Benutzer alle MFA eingerichtet haben und auf die Konsole zugreifen können, können Sie dieses Benutzerkonto entfernen.

- Identifizieren Sie alle Identity Cloud Service-Gruppen, die OCI-IAM-Gruppen zugeordnet sind. (Hinweis: Nur migrierte Mandanten.)

- Registrieren Sie eine Clientanwendung mit der Rolle Identitätsdomainadministrator, um den Zugriff auf Ihre Identitätsdomain mit der REST-API zu aktivieren, falls Ihre Konfiguration der Anmelde-Policy Sie sperrt. Wenn Sie diese Clientanwendung nicht registrieren und eine Anmelde-Policy-Konfiguration den Zugriff für alle Benutzer einschränkt, werden alle Benutzer aus der Identitätsdomain ausgesperrt, bis Sie sich an Oracle Support wenden. Informationen zum Registrieren einer Clientanwendung finden Sie unter Clientanwendungen registrieren.

- Erstellen Sie einen Umgehungscode, und speichern Sie diesen Code an einem sicheren Ort. Siehe Umgehungscode generieren.

Aktivieren Sie Einstellungen für die Multifaktor-Authentifizierung (MFA) und Compliance-Policys, die definieren, welche Authentifizierungsfaktoren Sie zulassen möchten. Konfigurieren Sie dann die MFA-Faktoren.

Aktivieren Sie MFA für die Standardidentitätsdomain sowie für alle sekundären Identitätsdomains.

- Melden Sie sich mit Ihren Zugangsdaten für den Identitätsdomainadministrator bei einem Mandanten mit Identitätsdomains an.

- Öffnen Sie das Navigationsmenü, und klicken Sie auf Identität und Sicherheit. Klicken Sie unter Identität auf Domains. Suchen Sie die Standardidentitätsdomain.Hinweis

Wenn die Standardidentitätsdomain nicht angezeigt wird, wählen Sie unter Compartment das Root Compartment in der Liste aus. - Wählen Sie die Standardidentitätsdomain aus, und klicken Sie auf Sicherheit und dann auf MFA.

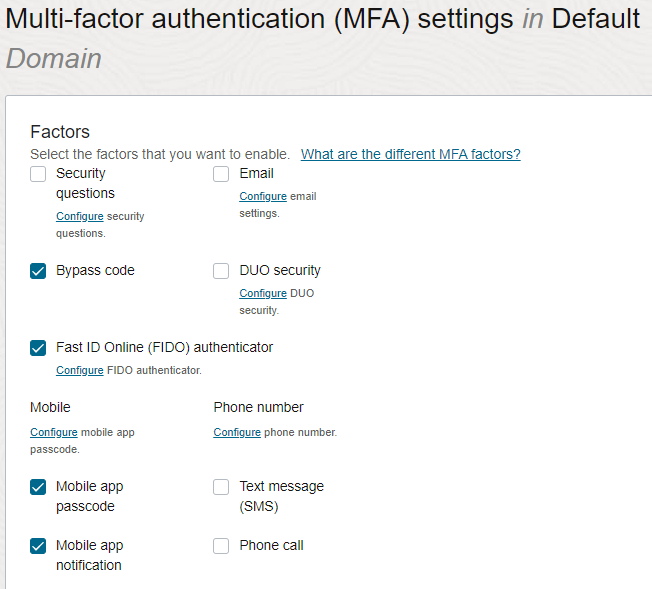

- Wählen Sie im Abschnitt Factors die einzelnen Faktoren aus, die Benutzer zur Auswahl stehen sollen.Hinweis

Die für Sie verfügbaren MFA-Faktoren hängen vom Identitätsdomaintyp ab, über den Sie verfügen. Der Domaintyp wird auf der Seite "Domains" des Mandanten angezeigt. Weitere Informationen zu MFA und Domaintypen finden Sie unter Featureverfügbarkeit für Identitätsdomaintypen.

Hinweis

Wir empfehlen, diese phishing-resistenten MFA-Authentikatoren zu verwenden:

-

App-Passcode und App-Benachrichtigung

Hinweis

Unter Oracle Mobile Authenticator-App verwenden erfahren Sie, wie Sie App-Benachrichtigung und App-Passcode in der Oracle Mobile Authenticator-App verwenden. -

Fast ID Online (FIDO)

Weitere Informationen zu MFA-Authentikatoren finden Sie unter Authentifizierungsfaktoren konfigurieren.

-

- (Erforderlich) Aktivieren Sie immer Code umgehen, damit Administratoren einen Einmal-Passcode als zweiten Faktor generieren können, wenn Benutzer ihren externen Authentikator verlieren, wie ihre App oder ihren FIDO-Schlüssel.

- (Optional) Legen Sie unter Maximale Anzahl registrierter Faktoren fest, wie viele Faktoren Benutzer konfigurieren können.

- (Optional) Konfigurieren Sie im Abschnitt Trusted devices Einstellungen für vertrauenswürdige Geräte. Hinweis

Ähnlich wie bei "Meinen Computer speichern" erfordern vertrauenswürdige Geräte nicht bei jeder Anmeldung (für einen definierten Zeitraum) eine sekundäre Authentifizierung. - (Optional) Legen Sie im Abschnitt Anmelderegeln unter Maximale Anzahl nicht erfolgreiche MFA-Versuche fest, wie viele Benutzer falsche MFA-Angaben machen können, bevor sie gesperrt werden.

- Klicken Sie auf Änderungen speichern, und bestätigen Sie die Änderung.

- (Optional) Klicken Sie für die ausgewählten MFA-Faktoren auf Konfigurieren, um sie einzeln zu konfigurieren.

Nächste Schritte: Erstellen Sie eine neue Anmelde-Policy. Siehe Schritt 2: Neue Anmelde-Policy erstellen.

Erstellen Sie eine neue Anmelde-Policy, fügen Sie eine Regel für MFA hinzu, priorisieren Sie diese Regel als erste Regel, die von der Identitätsdomain ausgewertet wird, fügen Sie die Konsolen-App zur neuen Policy hinzu, aktivieren Sie die Policy, und testen Sie die Policy.

- Öffnen Sie das Navigationsmenü, und klicken Sie auf Identität und Sicherheit. Klicken Sie unter Identität auf Domains. Wählen Sie die Standardidentitätsdomain aus, und klicken Sie auf Sicherheit und dann auf Anmelde-Policys. Die Standardanmelde-Policy und alle anderen von Ihnen definierten Anmelde-Policys werden aufgeführt.

- Klicken Sie auf Anmelde-Policy erstellen.

- Geben Sie folgende Informationen ein:

- Name: Geben Sie OCIConsole SignOn Policy ein.

- Beschreibung: Geben Sie eine Beschreibung für die Policy ein.

- Klicken Sie auf Policy hinzufügen.Hinweis

Nach dem Klicken auf Policy hinzufügen wird die Anmelde-Policy in einem deaktivierten Status gespeichert. Sie müssen die Policy aktivieren, um sie zu verwenden.

- Klicken Sie im Fenster Registrierungsregeln hinzufügen auf Anmelderegel hinzufügen, um diese Policy hinzuzufügen.

- In der folgenden Tabelle können Sie die neue MFA-Regel konfigurieren. Hinweis

Sie können bei Bedarf weitere Anmelderegeln erstellen und diese dann priorisieren, um anzugeben, welche Regeln zuerst verarbeitet werden. Die Auswertung wird bei der ersten Abgleichsregel gestoppt. Wenn keine Übereinstimmungsregel vorhanden ist, wird der Zugriff verweigert.

Field Beschreibung Regelname Namen eingeben. Geben Sie den Namen der Anmelderegel ein. Beispiel: Geben Sie den Namen MFA for OCI Console ein, um MFA für alle Benutzer zu aktivieren. Oder nennen Sie es MFA for OCI Console Administrators, um MFA für Administratoren zu aktivieren.

Authentifizierender Identitätsprovider (optional) Geben Sie alle Identitätsprovider ein, die zur Authentifizierung der von dieser Regel geprüften Benutzeraccounts verwendet werden, oder wählen Sie sie aus. Wenn Sie dieses Feld leer lassen, werden die anderen Bedingungen für die Authentifizierung verwendet. Gruppenmitgliedschaft Aktivieren Sie MFA für alle Benutzer, indem Sie die Gruppen eingeben oder auswählen, deren Mitglied Benutzer sein müssen, um die Kriterien dieser Regel zu erfüllen.

Best Practices. Aktivieren Sie MFA für alle Benutzer, die Gruppenmitgliedschaft verwenden.

Wenn Sie MFA derzeit nicht für alle Benutzer aktivieren können, wird empfohlen, MFA für die folgenden Gruppen zu aktivieren, die Benutzern in der Konsole Administratorberechtigungen erteilen:

- Alle Gruppen, über die OCI-Berechtigungen in einer IAM-Policy erteilt werden.

- Die Gruppe Administratoren in der Standardidentitätsdomain.

- Alle Identity Cloud Service-Gruppen, die OCI-IAM-Gruppen zugeordnet sind. (Hinweis: Nur migrierte Mandanten.)

Wichtig: Wenn Sie die Option Gruppenmitgliedschaft leer lassen und die Option Administrator deaktivieren, sind alle Benutzer in dieser Regel enthalten.

Administrator Benutzer, die den Administratorrollen in der Identitätsdomain zugewiesen sind, sind in dieser Regel enthalten.

Best Practices. Mit der Gruppenmitgliedschaft können Sie MFA für alle Benutzer oder zumindest für alle Administratoren aktivieren. Wenn Sie MFA derzeit nicht für alle Benutzer oder Administratoren mit der Gruppenmitgliedschaft aktivieren können, wählen Sie Administrator aus, um Administratoren in diese Regel aufzunehmen.

Wichtig: Wenn Sie nur eine Regel für Administratoren erstellen, müssen Sie eine zweite Regel ohne MFA erstellen, damit sich Nicht-Administratoren anmelden können. Wenn die zweite Regel nicht erstellt wird, wird der Konsolenzugriff für Nicht-Administratoren blockiert.

Benutzer ausschließen Best Practices. Es wird empfohlen, keine Benutzer auszuschließen. Wenn Sie jedoch MFA einrichten, können Sie einen Administratoraccount vorübergehend ausschließen, falls Sie Änderungen vornehmen, die Sie von der OCI-Konsole ausschließen. Nachdem das Rollout abgeschlossen ist und Ihre Benutzer MFA so konfiguriert haben, dass sie auf die OCI-Konsole zugreifen können, ändern Sie dies zurück, sodass keine Benutzer aus der Regel ausgeschlossen werden.

Eine Liste der Voraussetzungen finden Sie unter Identitätsdomains ohne die Anmelde-Policy "Sicherheits-Policy für OCI-Konsole".

Nach Client-IP-Adresse filtern Mit diesem Feld sind zwei Optionen verknüpft: Überall und Auf die folgenden Netzwerkperimeter einschränken. -

Wenn Sie Überall auswählen, können sich Benutzer mit einer beliebigen IP-Adresse bei der Identitätsdomain anmelden.

-

Wenn Sie Auf die folgenden Netzwerkperimeter einschränken auswählen, wird das Textfeld Netzwerkperimeter angezeigt. Geben Sie in dieses Textfeld Netzwerkperimeter ein, oder wählen Sie sie aus. Weitere Informationen finden Sie in Creating a network perimeter. Benutzer können sich bei der Identitätsdomain nur mit IP-Adressen anmelden, die in den definierten Netzwerkperimetern enthalten sind.

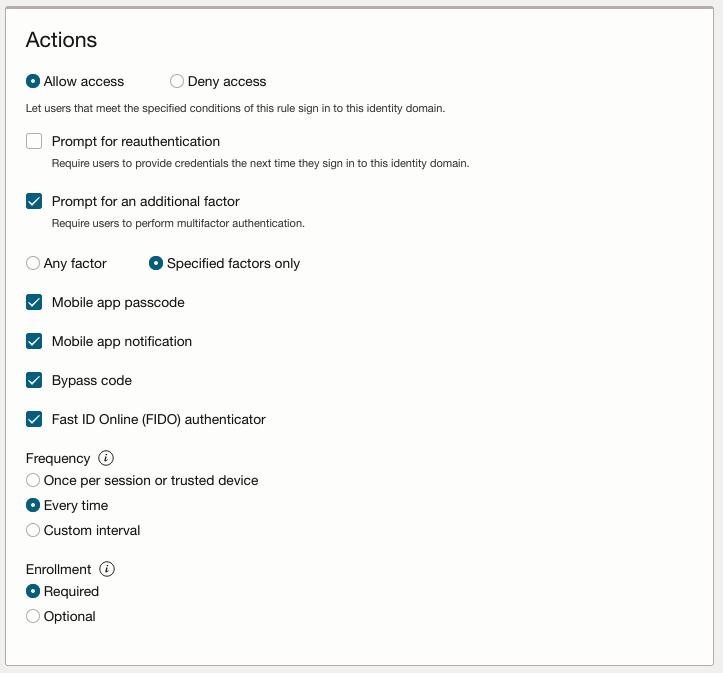

Zugriff zulassen oder Zugriff ablehnen Wählen Sie aus, ob ein Benutzer auf die Konsole zugreifen darf, wenn der Benutzeraccount die Kriterien dieser Regel erfüllt. Wenn Sie Zugriff zulassen auswählen, werden die folgenden zusätzlichen Optionen angezeigt.

Best Practices. Wählen Sie Zugriff zulassen aus.

Prompt für erneute Authentifizierung Aktivieren Sie dieses Kontrollkästchen, um zu erzwingen, dass der Benutzer Zugangsdaten erneut eingibt, um auf die zugewiesene Anwendung zuzugreifen, selbst wenn eine Identitätsdomain-Session vorhanden ist.

Bei Auswahl dieser Option wird Single Sign-On für die Anwendungen verhindert, die der Anmelde-Policy zugewiesen sind. Beispiel: Ein authentifizierter Benutzer muss sich bei einer neuen Anwendung anmelden.

Wenn diese Option nicht aktiviert ist und der Benutzer sich zuvor authentifiziert hat, kann er mit seiner vorhandenen Single Sign-On-Session auf die Anwendung zugreifen, ohne Zugangsdaten eingeben zu müssen.

Best Practices. Deaktivieren Sie Prompt für erneute Authentifizierung.

Prompt für zusätzlichen Faktor Aktivieren Sie dieses Kontrollkästchen, um den Benutzer nach einem zusätzlichen Faktor für die Anmeldung bei der Identitätsdomain zu fragen.

Wenn Sie dieses Kontrollkästchen aktivieren, müssen Sie angeben, ob der Benutzer sich für die Multifaktor-Authentifizierung (MFA) registrieren muss und wie oft dieser zusätzliche Faktor für die Anmeldung verwendet werden soll.

Wählen Sie Jeder Faktor aus, um den Benutzer aufzufordern, sich zu registrieren, und einen beliebigen Faktor zu prüfen, der in den Einstellungen auf MFA-Mandantenebene aktiviert ist.

Wählen Sie Nur angegebene Faktoren aus, um den Benutzer aufzufordern, sich zu registrieren, und eine Teilmenge der Faktoren zu prüfen, die in den Einstellungen auf MFA-Mandantenebene aktiviert sind. Nachdem Sie Nur angegebene Faktoren ausgewählt haben, können Sie Faktoren auswählen, die von dieser Regel durchgesetzt werden müssen.

Best Practices. Wählen Sie Nur angegebene Faktoren aus, und wählen Sie dann Faktoren mit Ausnahme von E-Mail oder Telefonanruf aus.

Aktivieren Sie immer Bypass Code.

Häufigkeit Best Practices. Wählen Sie Jedes Mal.

-

Wählen Sie pro Session oder vertrauenswürdigem Gerät aus, sodass Benutzer für jede Session, die sie über ein autoritatives Gerät geöffnet haben, sowohl Benutzernamen und Kennwörter als auch einen zweiten Faktor verwenden müssen.

-

Wählen Sie Jedes Mal aus, sodass Benutzer jedes Mal, wenn sie sich von einem vertrauenswürdigen Gerät aus anmelden, ihre Benutzernamen und Kennwörter sowie einen zweiten Faktor verwenden müssen. Best Practices. Wählen Sie Jedes Mal.

-

Wählen Sie Benutzerdefiniertes Intervall aus, und geben Sie an, wie oft Benutzer einen zweiten Faktor für die Anmeldung verwenden müssen. Beispiel: Wenn Benutzer diesen zusätzlichen Faktor alle zwei Wochen verwenden sollen, klicken Sie auf Zahl, geben 14 in das Textfeld ein, und klicken dann auf das Dropdown-Menü Intervall, um Tage auszuwählen. Wenn Sie die Multifaktor-Authentifizierung (MFA) konfiguriert haben, muss diese Zahl kleiner/gleich der Anzahl der Tage sein, an denen ein Gerät gemäß den MFA-Einstellungen vertrauenswürdig sein kann. Weitere Informationen finden Sie unter Multifaktor-Authentifizierung verwalten.

Registrierung Dieses Menü enthält zwei Optionen: Erforderlich und Optional.

-

Wählen Sie Erforderlich aus, um zu erzwingen, dass sich der Benutzer bei MFA registriert.

-

Wählen Sie Optional aus, damit Benutzer die Registrierung bei MFA überspringen können. Benutzern wird der Setupprozess für die Inlineregistrierung angezeigt, nachdem sie ihren Benutzernamen und ihr Kennwort eingegeben haben. Sie können jedoch auf Überspringen klicken. Benutzer können MFA dann später über die Einstellung Verifizierung mit 2 Schritten in den Sicherheitseinstellungen meines Profils aktivieren. Benutzer werden bei der nächsten Anmeldung nicht aufgefordert, einen Faktor einzurichten.

Hinweis: Wenn Sie Registrierung auf Erforderlich setzen und später in Optional ändern, wirkt sich die Änderung nur auf neue Benutzer aus. Benutzern, die bereits für die MFA registriert sind, wird der InlinRegistrierungsprozess nicht angezeigt. Sie können bei der Anmeldung nicht auf Überspringen klicken.

- Klicken Sie auf Registrierungsregel hinzufügen.Hinweis

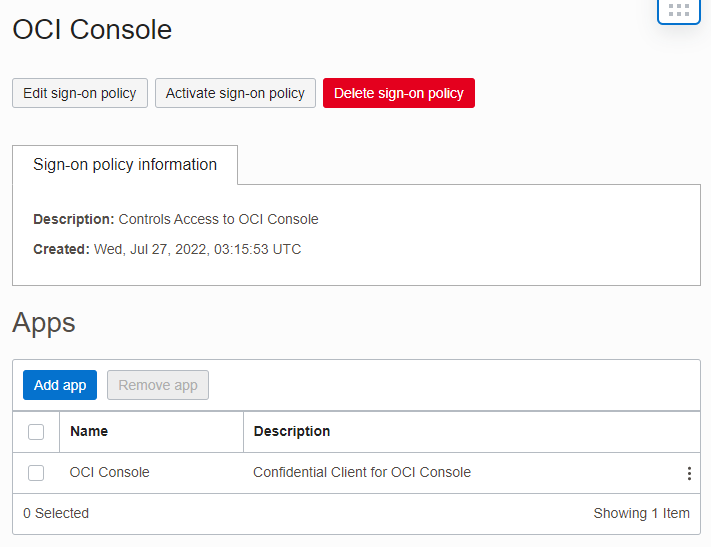

Wenn Sie eine MFA-Regel nur für Administratoren erstellen, müssen Sie eine zweite Regel ohne MFA erstellen, damit sich Nicht-Administratoren anmelden können. Wenn die zweite Regel nicht erstellt wird, wird der Konsolenzugriff für Nicht-Administratoren blockiert. - Fügen Sie die App Konsole zur Policy OCIConsole SignOn Policy hinzu. Wichtig: Um sicherzustellen, dass Ihre Policy nur für den Konsolenzugriff gilt und nicht für andere Anwendungen gilt, fügen Sie nur die App Konsole hinzu.

- Klicken Sie auf der Seite mit den Details der Anmelde-Policy auf Anwendungen. Die Liste der Anwendungen, die der Policy bereits hinzugefügt wurden, wird angezeigt.

- Klicken Sie auf App hinzufügen.

- Suchen Sie im Fenster App hinzufügen die App Konsole, und aktivieren Sie das Kontrollkästchen für die App. Klicken Sie anschließend auf App hinzufügen.Hinweis

Wenn die App Konsole nicht angezeigt wird, ist sie bereits einer Policy zugewiesen.

-

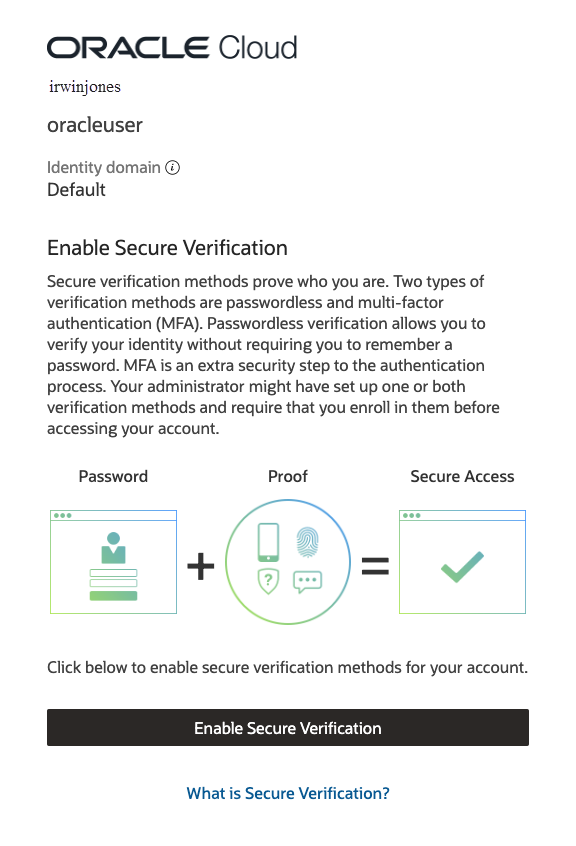

- Aktivieren Sie die Anmelde-Policy, und MFA ist aktiviert. Benutzer werden bei der nächsten Anmeldung aufgefordert, sich bei MFA zu registrieren.

- Klicken Sie auf der Seite "Anmelde-Policys" auf OCIConsole SignOn Policy.

- Klicken Sie auf Anmelde-Policy aktivieren.

- Aktivieren Sie die Anmelde-Policy, und MFA ist aktiviert. Benutzer werden bei der nächsten Anmeldung aufgefordert, sich bei MFA zu registrieren.

- Melden Sie sich von Identitätsdomains ab.

- Melden Sie sich bei Identitätsdomains an. Sie werden zur MFA-Registrierung aufgefordert. Schließen Sie die MFA-Registrierung mit dem Oracle Mobile Authenticator (OMA) ab. Weitere Informationen finden Sie unter Oracle Mobile Authenticator-App verwenden.