Integration zwischen Oracle Access Governance und Oracle Cloud Infrastructure (OCI) konfigurieren

Sie können eine Verbindung zwischen Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) und Oracle Access Governance als zuverlässige Quelle und als verwaltetes System herstellen. Verwenden Sie dazu die Funktion Orchestrierte Systeme, die in der Oracle Access Governance-Konsole verfügbar ist.

Das OCI Orchestrated System unterstützt standardmäßig die folgenden Modi und beide sind enthalten:

- Autoritative Quelle: Sie können OCI als maßgebliche (vertrauenswürdige) Quelle von Identitätsinformationen für Oracle Access Governance verwenden.

- Verwaltetes System: Sie können OCI-IAM-Gruppen und -Anwendungsrollen verwalten, einschließlich Zertifikats-Policys und Gruppenmitgliedschaft mit Oracle Access Governance. Siehe Unterstützte Vorgänge für Oracle Cloud Infrastructure (OCI).

Frühere Releases von Oracle Access Governance verwendeten API-Schlüsselzugriff, um eine Verbindung zu OCI IAM herzustellen. Diese Methode ist jetzt veraltet und wird durch Resource Principal Access ersetzt. Details zum Einrichten eines neuen orchestrierten Systems mit dieser Methode finden Sie unter Integration mit OCI IAM konfigurieren. Wenn Sie bereits orchestrierte Systeme mit dem veralteten API-Schlüsselzugriff haben, müssen Sie zur neuen Methode migrieren. Befolgen Sie dazu die Anweisungen unter So migrieren Sie den API-Schlüsselzugriff auf den Resource Principal-Zugriff.

Terminologie

Bevor Sie die Integration von Oracle Access Governance mit OCI IAM konfigurieren, sollten Sie die folgenden Begriffe verstehen:

| Begriff | Beschreibung |

|---|---|

| OCI-Orchestriertes System | Stellt einen OCI-Mandanten dar, der in Oracle Access Governance integriert ist. |

| Anfordernder Mandant | Mandant der Oracle Access Governance Service-Instanz, der auf die OCI-IAM-API in demselben oder einem anderen Mandanten zugreifen muss, um die gesteuerten IAM-Entitys abzurufen/zu aktualisieren. |

| Antwortmandant | Kundenmandant, in dem OCI IAM-Identitätsdaten vorhanden sind. |

| Mandanteninterner Zugriff | Anwendungsfall, wenn ein einzelner OCI-Mandant als Anforderer und Responder fungiert. |

| Mandantenübergreifender Zugriff | Anwendungsfall, wenn mehrere OCI-Mandanten vorhanden sind und der anfordernde Mandant eine separate Instanz vom antwortenden Mandanten ist. |

| Resource Principal | Ein Principal-Typ in OCI IAM, bei dem keine OCI-Benutzerzugangsdaten für den Integrationszugriff erstellt und verwaltet werden müssen. |

Voraussetzungen

Bevor Sie eine Verbindung herstellen können, müssen Sie OCI-Policys erstellen, mit denen Ihr orchestriertes System auf die OCI-Instanz zugreifen kann, mit der Sie integrieren möchten.

Allgemeine Anforderungen

Allgemeine Voraussetzungen für die Integration von Oracle Access Governance mit OCI IAM:

- Ihr Cloud-Account muss Identitätsdomains verwenden, um Identitäten auf OCI zu verwalten.

- Als Cloud-Administrator müssen Sie Policys im Root Compartment Ihres Mandanten verwalten können.

- Wenn der betreffende OCI-Mandant außerhalb der Region der anfordernden Oracle Access Governance-Serviceinstanz liegt, muss er einen Mandanten abonnieren, der sich in der Region der anfordernden Oracle Access Governance-Serviceinstanz befindet.

So verbindet sich Oracle Access Governance mit OCI-IAM-Zielinstanzen

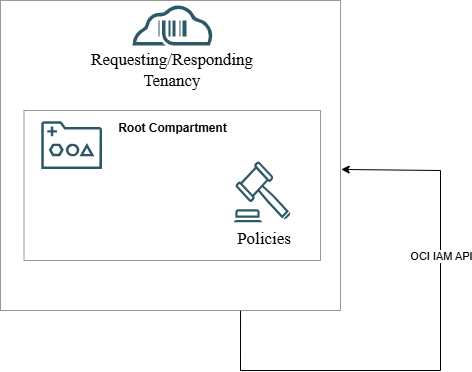

Um Oracle Access Governance in orchestrierte OCI IAM-Systeme zu integrieren, müssen Sie eine Verbindung mit der OCI IAM-API und Resource Principal-Authentifizierung konfigurieren. Resource Principal ist ein Principal-Typ in OCI IAM, bei dem keine OCI-Benutzerzugangsdaten für den Integrationszugriff erstellt und verwaltet werden müssen. Um die Resource-Principal-Authentifizierung zu konfigurieren, müssen Sie ein Set von Policys für den Mandanten oder die Mandanten generieren und bereitstellen, die an Ihrem orchestrierten System beteiligt sind. Die Platzierung dieser Policys wird in den folgenden Diagrammen erläutert:

Policy-Platzierung, wenn die Oracle Access Governance Service-Instanz (Requester) und der OCI-Mandant (Responder) verwaltet werden, sich im selben Mandanten befinden

- Hostmandant, auf dem sich die Oracle Access Governance Service-Instanz befindet. Dies ist der anfordernde Mandant, der von einem antwortenden Mandanten aus auf die OCI-IAM-API zugreifen muss, damit Daten für die gesteuerten Identitäten abgerufen/aktualisiert werden können.

- Mandant, bei dem OCI IAM-Identitätsdaten vorhanden sind.

In diesem Anwendungsfall müssen Sie nur die generierten Policys für den einen Mandanten bereitstellen. Sie decken den für den Mandanten erforderlichen Zugriff sowohl als Anforderer als auch als Responder ab.

Policy-Platzierung, wenn die Oracle Access Governance Service-Instanz (Requester) und der OCI-Mandant (Responder) in verschiedenen Mandanten verwaltet werden

- Policys, die für den anfordernden Mandanten relevant sind, müssen in OCI bereitgestellt werden, in dem sich Ihre Oracle Access Governance Service-Instanz befindet.

- Policys, die für den antwortenden Mandanten relevant sind, müssen in dem Mandanten bereitgestellt werden, in dem Ihre OCI-IAM-Identitätsdaten vorhanden sind.

Erforderliche Policys für die OCI IAM-Integration mit Oracle Access Governance einrichten

Bevor Sie eine Verbindung herstellen können, müssen Sie OCI-Policys erstellen, mit denen Ihr orchestriertes System auf das Zielsystem zugreifen kann.

- Rufen Sie die Policy-Anweisungen ab, die in den Integrationseinstellungen des orchestrierten Systems generiert wurden. Je nach Anwendungsfall kann es sich um einen einzelnen Satz von Anweisungen für eine Single Tenancy-Integration oder um zwei Sätze von Anweisungen für ein AG-Serviceinstanz-/Externer Mandant-Setup handeln. Die Policys für Ihre spezifische Konfiguration werden basierend auf Informationen generiert, die Sie bei der Erstellung des orchestrierten Systems angeben. Details dazu finden Sie unter Integration mit OCI IAM konfigurieren im Dialogfeld "Integrationseinstellungen". Stellen Sie sicher, dass Sie die Anweisungen genau so kopieren, wie sie in den Integrationseinstellungen angezeigt werden.

- Erstellen Sie die Policys im Root Compartment des relevanten Mandanten.

Integration mit OCI IAM konfigurieren

Die Integration mit Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) wird erreicht, indem ein neues orchestriertes System mit der Oracle Access Governance-Konsole konfiguriert wird.

Zur Seite "Orchestrierte Systeme" navigieren

- Wählen Sie im Oracle Access Governance-Navigationsmenü symbol

die Option Serviceadministration → Orchestrierte Systeme aus.

die Option Serviceadministration → Orchestrierte Systeme aus. - Wählen Sie die Schaltfläche Orchestriertes System hinzufügen, um den Workflow zu starten.

System auswählen

Im Schritt System auswählen des Workflows können Sie angeben, welcher Anwendungstyp integriert werden soll.

- Wählen Sie Oracle Cloud Infrastructure aus.

- Klicken Sie auf Weiter.

Details eingeben

- Geben Sie einen Namen für das System ein, mit dem Sie eine Verbindung herstellen möchten, in das Feld Was möchten Sie dieses System nennen?.

- Geben Sie eine Beschreibung für das System in das Feld Wie soll dieses System beschrieben werden? ein.

- Klicken Sie auf Weiter.

Eigentümer hinzufügen

Wenn Sie das erste orchestrierte System für Ihre Serviceinstanz einrichten, können Sie Eigentümer erst zuweisen, nachdem Sie die Identitäten im Abschnitt Identitäten verwalten aktiviert haben.

- Wählen Sie im Feld Wer ist der primäre Eigentümer? einen aktiven Oracle Access Governance-Benutzer als primären Eigentümer aus.

- Wählen Sie einen oder mehrere zusätzliche Eigentümer in der Liste Wer ist Eigentümer? aus. Sie können bis zu 20 zusätzliche Eigentümer für die Ressource hinzufügen.

Accounteinstellungen

- Wenn eine Berechtigung angefordert wird und das Konto noch nicht vorhanden ist, wählen Sie diese Option aus, um neue Konten zu erstellen. Diese Option ist standardmäßig aktiviert. Wenn diese Option ausgewählt ist, erstellt Oracle Access Governance einen Account, wenn kein Account vorhanden ist, wenn eine Berechtigung angefordert wird. Wenn Sie diese Option deaktivieren, werden Berechtigungen nur für vorhandene Konten im orchestrierten System bereitgestellt. Wenn kein Account vorhanden ist, verläuft der Provisioning-Vorgang nicht erfolgreich.

- Wählen Sie die Empfänger für Benachrichtigungs-E-Mails aus, wenn ein Account erstellt wird. Der Standardempfänger ist Benutzer. Wenn keine Empfänger ausgewählt sind, werden keine Benachrichtigungen gesendet, wenn Accounts erstellt werden.

- Benutzer

- Benutzermanager

- Vorhandene Accounts konfigurierenHinweis

Sie können diese Konfigurationen nur festlegen, wenn dies vom Systemadministrator zulässig ist. Wenn die Einstellungen für die globale Accountbeendigung aktiviert sind, können Anwendungsadministratoren die Einstellungen für die Accountbeendigung nicht auf der orchestrierten Systemebene verwalten.- Wählen Sie aus, was mit Konten zu tun ist, wenn die vorzeitige Beendigung beginnt: Wählen Sie die Aktion aus, die ausgeführt werden soll, wenn eine vorzeitige Beendigung beginnt. Dies geschieht, wenn Sie Identitätszugriffe vor dem offiziellen Austrittsdatum widerrufen müssen.

- Löschen: Löscht alle Accounts und Berechtigungen, die von Oracle Access Governance verwaltet werden.Hinweis

Wenn ein bestimmtes orchestriertes System die Aktion nicht unterstützt, wird keine Aktion ausgeführt. - Deaktivieren: Deaktiviert alle Konten und deaktiviert Berechtigungen, die von Oracle Access Governance verwaltet werden.

- Berechtigungen für deaktivierte Konten löschen: Um einen Restzugriff von Null sicherzustellen, wählen Sie diese Option aus, um direkt zugewiesene Berechtigungen und Policy-berechtigte Berechtigungen bei der Kontodeaktivierung zu löschen.

- Keine Aktion: Wenn eine Identität von Oracle Access Governance zur vorzeitigen Beendigung gekennzeichnet wird, wird keine Aktion ausgeführt.

- Löschen: Löscht alle Accounts und Berechtigungen, die von Oracle Access Governance verwaltet werden.

- Wählen Sie aus, was mit Konten am Austrittsdatum zu tun ist: Wählen Sie die Aktion aus, die während des offiziellen Austritts ausgeführt werden soll. Dies geschieht, wenn Sie Identitätszugriffe am offiziellen Austrittsdatum widerrufen müssen.

- Löschen: Löscht alle Accounts und Berechtigungen, die von Oracle Access Governance verwaltet werden.Hinweis

Wenn ein bestimmtes orchestriertes System die Aktion Löschen nicht unterstützt, wird keine Aktion ausgeführt. - Deaktivieren: Deaktiviert alle Konten und deaktiviert Berechtigungen, die von Oracle Access Governance verwaltet werden.

- Berechtigungen für deaktivierte Konten löschen: Um einen Restzugriff von Null sicherzustellen, wählen Sie diese Option aus, um direkt zugewiesene Berechtigungen und Policy-berechtigte Berechtigungen bei der Kontodeaktivierung zu löschen.

Hinweis

Wenn ein bestimmtes orchestriertes System die Aktion Deaktivieren nicht unterstützt, wird der Account gelöscht. - Keine Aktion: Für Accounts und Berechtigungen von Oracle Access Governance wird keine Aktion ausgeführt.

- Löschen: Löscht alle Accounts und Berechtigungen, die von Oracle Access Governance verwaltet werden.

- Wählen Sie aus, was mit Konten zu tun ist, wenn die vorzeitige Beendigung beginnt: Wählen Sie die Aktion aus, die ausgeführt werden soll, wenn eine vorzeitige Beendigung beginnt. Dies geschieht, wenn Sie Identitätszugriffe vor dem offiziellen Austrittsdatum widerrufen müssen.

- Wenn eine Identität Ihr Unternehmen verlässt, müssen Sie den Zugriff auf ihre Accounts entfernen. Hinweis

Sie können diese Konfigurationen nur festlegen, wenn dies von Ihrem Systemadministrator zulässig ist. Wenn die globalen Einstellungen für die Kontobeendigung aktiviert sind, können Anwendungsadministratoren die Einstellungen für die Kontobeendigung nicht auf der orchestrierten Systemebene verwalten.Wählen Sie eine der folgenden Aktionen für den Account aus:

- Löschen: Löschen Sie alle Accounts und Berechtigungen, die von Oracle Access Governance verwaltet werden.

- Deaktivieren: Deaktivieren Sie alle Accounts, und markieren Sie Berechtigungen als inaktiv.

- Berechtigungen für deaktivierte Konten löschen: Löschen Sie direkt zugewiesene und durch Richtlinien erteilte Berechtigungen bei der Kontodeaktivierung, um einen verbleibenden Zugriff zu verhindern.

- Keine Aktion: Keine Aktion ausführen, wenn eine Identität die Organisation verlässt.

Hinweis

Diese Aktionen sind nur verfügbar, wenn sie vom orchestrierten Systemtyp unterstützt werden. Beispiel: Wenn Löschen nicht unterstützt wird, werden nur die Optionen Deaktivieren und Keine Aktion angezeigt. - Wenn alle Berechtigungen für einen Account entfernt werden, z.B. wenn eine Identität zwischen Abteilungen verschoben wird, müssen Sie möglicherweise entscheiden, was mit dem Account zu tun ist. Wählen Sie eine der folgenden Aktionen aus, sofern dies vom orchestrierten Systemtyp unterstützt wird:

- Löschen

- Deaktivieren

- Keine Aktion

- Accounts verwalten, die nicht von Access Governance erstellt wurden: Wählen Sie diese Option aus, um Accounts zu verwalten, die direkt im orchestrierten System erstellt werden. Damit können Sie vorhandene Accounts abstimmen und über Oracle Access Governance verwalten.

- Benutzer dürfen keine Kennwortzurücksetzungen zulassen: Wählen Sie diese Option aus, um zu verhindern, dass Benutzer die Kennwörter für das orchestrierte System zurücksetzen. Wenn das orchestrierte System den Vorgang zur Kennwortänderung nicht unterstützt, sind Kennwortzurücksetzungen nicht verfügbar, und es wird eine Meldung angezeigt.

Wenn Sie das System nicht als verwaltetes System konfigurieren, wird dieser Schritt im Workflow angezeigt, ist jedoch nicht aktiviert. In diesem Fall fahren Sie direkt mit dem Schritt Integrationseinstellungen des Workflows fort.

Wenn für Ihr orchestriertes System eine dynamische Schema-Discovery erforderlich ist, wie bei den generischen REST- und Datenbankanwendungstabellenintegrationen, kann beim Erstellen des orchestrierten Systems nur das E-Mail-Ziel für Benachrichtigungen festgelegt werden (Benutzer, Benutzer). Sie können die Deaktivierungs-/Löschregeln für Mover und Abgänger nicht festlegen. Dazu müssen Sie das orchestrierte System erstellen und dann die Accounteinstellungen aktualisieren, wie unter Einstellungen für orchestrierte Systemaccounts konfigurieren beschrieben.

Integrationseinstellungen

Geben Sie im Schritt Integrationseinstellungen des Workflows die Konfigurationsdetails ein, die erforderlich sind, damit Oracle Access Governance eine Verbindung zum System herstellen kann.

- Geben Sie die folgenden Konfigurationseinstellungen ein:

Feld Beschreibung Wie lautet die OCID des OCI-Mandanten, der integriert wird? Geben Sie die OCID für den antwortenden Mandanten an. Weitere Informationen zu OCIDs finden Sie unter Oracle Cloud-ID, OCID-Syntax und Hier können Sie die OCID des Mandanten und die OCID des Benutzers abrufen. Hinweis

Verwenden Sie einen eindeutigen Mandanten für jedes orchestrierte System.Wie lautet die Hauptregion des OCI-Mandanten? Geben Sie die Hauptregion für den OCI-Zielmandanten mit der Regions-ID ein. Die Regions-ID für Ihre Hauptregion finden Sie unter Regionen. Die ID für "US East (Ashburn)" lautet us-ashburn-1. Siehe Die Hauptregion und Wie finde ich die Hauptregion meines Mandanten?.Alle Domains als zuverlässige Quelle einschließen Aktivieren Sie das Kontrollkästchen, um alle verfügbaren Domains als vertrauenswürdige Quelle für Identitätsdaten und Identitätsattribute einzuschließen. Welche Domainnamen sollten als maßgebliche Quelle enthalten sein? Wählen Sie die Domains aus, die als vertrauenswürdige Quelle für Identitätsdaten und Identitätsattribute fungieren sollen. Alle Domains beim Verwalten von Berechtigungen einschließen Aktivieren Sie das Kontrollkästchen, um alle Domains für das Provisioning und die Verwaltung von Accounts einzuschließen. Für welche Domainnamen sollen Berechtigungen verwaltet werden? Wählen Sie die Domains aus, für die Sie Berechtigungen verwalten und Provisioning-Vorgänge ausführen möchten. Möchten Sie Ressourcen und Policys aus dem Dataload ausschließen? Wählen Sie diese Option aus, um nur Accounts und Berechtigungen (Gruppen und Rollen) einzuschließen. Dadurch werden keine Ressourcen und Policys aufgenommen, und Sie können diese nicht über Oracle Access Governance verwalten. Hinweis

Auf der unternehmensweiten Browserseite werden keine Policys oder Ressourcen angezeigt, die mit einer Identität verknüpft sind.Erforderliche OCI-Policys? Kopieren Sie die genauen Anweisungen im root-Compartment des relevanten Mandanten. Weitere Details zu den erforderlichen Policys finden Sie unter Verbindung von Oracle Access Governance mit OCI-IAM-Zielinstanzen herstellen. Informationen zum Anwenden der Policys auf Ihren Mandanten finden Sie unter Policys verwalten. - Klicken Sie auf Hinzufügen.

Beenden

- Anpassen und dann das System für Dataloads aktivieren

- Aktivieren und die Dataload mit den bereitgestellten Standardwerten vorbereiten

So migrieren Sie den API-Schlüsselzugriff auf den Zugriff auf Resource Principal

Wenn OCI-Orchestrierungssysteme vorhanden sind, die mit der API-Schlüsselzugriffsmethode eine Verbindung herstellen, sollten Sie möglichst schnell zur Resource-Principal-Zugriffsmethode migrieren. Während die API-Schlüsselzugriffsmethode weiterhin funktioniert, können keine Änderungen an der vorhandenen Konfiguration vorgenommen werden. Die API-Schlüsselzugriffsmethode wird rechtzeitig eingestellt, und Resource Principal ist die erforderliche Methode, um fortzufahren.

- Navigieren Sie zur Seite Integrationseinstellungen, und befolgen Sie die Anweisungen unter Orchestrierte Systemintegrationseinstellungen konfigurieren.

- Auf der Seite Integrationseinstellungen wird eine Warnung zur Einstellung angezeigt, wenn das orchestrierte System die API-Schlüsselzugriffsmethode verwendet. Um den Migrationsprozess zu initiieren, klicken Sie auf die Schaltfläche Weitere Informationen zur Migration. Die Policys, die zum Aktualisieren Ihrer OCI-Mandanten zur Verwendung des Resource Principal-Zugriffs erforderlich sind, werden angezeigt und sollten genau wie generiert kopiert und angewendet werden. Weitere Details zu den erforderlichen Policys finden Sie unter Verbindung von Oracle Access Governance mit OCI-IAM-Zielinstanzen herstellen. Weitere Informationen zum Anwenden der Policys auf Ihren Mandanten finden Sie unter Policys verwalten.

- Nachdem Sie Ihre Policys angewendet haben, klicken Sie auf die Schaltfläche Integration testen, um die Verbindung zu prüfen. Wenn Sie Fehler oder Meldungen haben, prüfen Sie Ihre Konfiguration. Sie können die Migration erst abschließen, wenn der Test erfolgreich war.

- Wenn Ihre Verbindung bestätigt wurde, klicken Sie auf die Schaltfläche Migrieren, um die Migration zu starten.

- Nach Abschluss der Migration wird eine Meldung angezeigt, in der bestätigt wird, dass die Integration jetzt die erforderliche Zugriffsmethode verwendet.

Nachdem Sie die Migration zur Resource-Principal-Methode abgeschlossen haben, können Sie die Prozedur nicht rückgängig machen und die API-Schlüsselmethode in Ihrem orchestrierten System wiederherstellen.

Unterstützte Konfigurationsmodi für OCI IAM

Oracle Access Governance-Integrationen können je nach Anforderung für das Onboarding von Identitätsdaten und das Provisioning von Accounts in verschiedenen Konfigurationsmodi eingerichtet werden.

-

Autoritative Herkunft

Sie können OCI-IAM-Domains als vertrauenswürdige Quelle für Identitätsdaten und Identitätsattribute in Oracle Access Governance auswählen. Die als Authoritative Quelle ausgewählten Domains werden zum Erstellen eines zusammengesetzten Identitätsprofils verwendet. Weitere Informationen finden Sie unter Identitätsattribute verwalten.

-

Verwaltetes Systeme

Sie können OCI-Accounts, IAM-Gruppen, Anwendungsrollen, Policys und Ressourcen in Oracle Access Governance verwalten. Die als verwaltete Systeme ausgewählten Domains werden nur für Provisioning-Aktivitäten wie Identitätslebenszyklus verwalten, Zugriffsprüfungen ausführen, Zugriffskontrollen einrichten usw. verwendet.

Unterstützte Vorgänge für OCI

Das Oracle Cloud Infrastructure Orchestrated System unterstützt die folgenden Accountvorgänge beim Provisioning einer Identität.

- Orchestriertes System konfigurieren

-

Daten laden

Nehmen Sie Accounts auf, die von Oracle Access Governance verwaltet werden können.

-

Identitäts- und Kontenattribute mit Korrelationsregeln abgleichen

Prüfen oder konfigurieren Sie Abgleichsregeln, um die Identitäts- und Accountdaten abzugleichen, und erstellen Sie ein zusammengesetztes Identitätsprofil. Informationen zum Anzeigen der Standardabgleichsregel für dieses orchestrierte System finden Sie unter Standardabgleichsregeln.

-

Account erstellen

Nehmen Sie Accountdaten aus Ihrem orchestrierten System auf, oder fordern Sie einen Zugriff auf eine Identität an. Auf diese Weise können Sie Berechtigungen bereitstellen.

-

Account löschen

Einen Account löschen, der mit einer Identität verknüpft ist. Dadurch wird der Zugriff für den Account entfernt. Der Löschworkflow wird auch ausgelöst, wenn das

status-Identitätsattribut, das aus einer autoritativen Quelle aufgenommen wurde, auf null gesetzt ist. Weitere Informationen finden Sie unter Identitätsattribute verwalten. - Aktualisieren Sie die Accountdetails, indem Sie Berechtigungen zuweisen oder entfernen.

- OCI-IAM-Gruppen zuweisen

- OCI-IAM-Gruppen entfernen

- Anwendungsrollen zuweisen

- Anwendungsrollen entfernen

Benutzerfunktionen mit OCI-Accountprofil bearbeiten

Konfigurieren Sie das Accountprofil für Ihr OCI IAM - Managed System, um Benutzerfunktionen über die Oracle Access Governance-Konsole zu bearbeiten. Sie können Funktionen wie API-Schlüssel, Authentifizierungstoken, SMTP-Zugangsdaten, Kunden-Secret-Keys, OAuth 2.0-Clientzugangsdaten und Datenbankkennwörter festlegen

Sie können Benutzerfunktionen während der Accounterstellung oder eines Accountaktualisierungsereignisses bearbeiten. Gehen Sie dazu wie folgt vor:

- Accountprofile erstellen: Richten Sie zunächst das Accountprofil ein, das für das Provisioning von Benutzern aus Oracle Access Governance in der als verwaltetes System festgelegten OCI-IAM-Domain erforderlich ist. Siehe Accountprofile in Oracle Access Governance einrichten.

- Konfigurieren Sie die Accountattribute für Benutzerfunktionen im Accountprofil.

- Erstellen Sie ein Zugriffs-Bundle für das orchestrierte OCI IAM-System, und ordnen Sie das Accountprofil zu. Siehe Zugriffs-Bundle erstellen.

- Rufen Sie eine Selbstanforderung auf, oder fordern Sie Zugriff auf eine andere Identität an. Siehe Zugriff auf eine Ressource anfordern.

-

Prüfen Sie nach der Genehmigung die Änderungen im Aktivitätslog:

- Wählen Sie unter "Accountaktivität erstellen oder aktualisieren" die Option Details anzeigen aus.

- Im Abschnitt Accountdaten können Sie die bereitgestellten Benutzerfunktionen gemäß dem konfigurierten Accountprofil anzeigen.

Standardabgleichsregeln

Um Accounts Identitäten in Oracle Access Governance zuzuordnen, benötigen Sie eine Vergleichsregel für jedes orchestrierte System.

Die Standardabgleichsregel für das orchestrierte OCI IAM-System lautet wie folgt:

| Modus | Standardabgleichsregel |

|---|---|

|

Identitätsabgleich

Der Identitätsabgleich prüft, ob eingehende Identitäten mit vorhandenen oder neuen Identitäten übereinstimmen. |

Bildschirmwert:

|

|

Kontenabgleich

Beim Kontenabgleich wird geprüft, ob eingehende Konten mit vorhandenen Identitäten übereinstimmen. |

Bildschirmwert:

|

Funktionsübersicht: Für OCI-Integration unterstützte Anwendungsfälle

Die OCI IAM-Integration unterstützt die Verwaltung von OCI-Accounts aus Oracle Access Governance:

Beispiele für Anwendungsfall-Provisioning

Gruppen-Provisioning - Gruppen Benutzern zuweisen

Weisen Sie einer OCI-Domain aus Oracle Access Governance mehrere OCI-IAM-Gruppen zu. Beispiel: Sie können Entwicklern, die an mehreren Projekten arbeiten, verschiedene OCI-IAM-Ressourcen bereitstellen, wobei jede Gruppe bestimmten Ressourcen zugeordnet ist.

- Erstellen Sie ein Zugriffs-Bundle für das OCI-Orchestrierungssystem, und wählen Sie die in der Domain verfügbaren OCI-IAM-Gruppen aus. Weitere Informationen finden Sie unter Zugriffs-Bundle erstellen.

- So weisen Sie Benutzer in OCI mit OCI-Gruppen zu:

- Erstellen Sie eine Oracle Access Governance-Policy, und verknüpfen Sie die Gruppen, die Teil des Zugriffs-Bundles sind, mit der Identitätserfassung in dieser Policy. Weitere Informationen finden Sie unter Policys verwalten und Identity Collections erstellen.

- Sie können auch Zugriffs-Bundles oder -Rollen direkt anfordern, indem Sie eine Anforderung aus den Self-Service-Abläufen auslösen. Weitere Informationen finden Sie unter Zugriff anfordern.

Zertifizieren Sie Identitätszugriffsprüfungen für die Gruppen, die über eine Zugriffsanforderung von Oracle Access Governance erteilt wurden. Weitere Informationen finden Sie unter Berechtigtes System - Oracle Cloud Infrastructure.

Anwendungsrollen-Provisioning - Rollen zuweisen

Mit Oracle Access Governance können Sie OCI-Anwendungsrollen für OCI-Identitäten für Services bereitstellen, die in einer OCI-Domain ausgeführt werden. Sie können dies sogar verwenden, um Oracle Access Governance-Rollen für andere Identitäten bereitzustellen. Beispiel: Sie können relevante Oracle Access Governance-Anwendungsrollen verpacken und das Zugriffs-Bundle für eine IAM-Spezialistengruppe bereitstellen.- Erstellen Sie ein Zugriffs-Bundle für das orchestrierte OCI-System, und wählen Sie Anwendungsrollen für Services aus, die in der Domain verfügbar sind. Weitere Informationen finden Sie unter Zugriffs-Bundle erstellen.

- So weisen Sie Benutzer in OCI mit Anwendungsrollen zu:

- Erstellen Sie eine Oracle Access Governance Policy. Verknüpfen Sie Zugriffs-Bundles mit Anwendungsrollen mit einer Identitäts-Collection in dieser Policy. Weitere Informationen finden Sie unter Policys verwalten und Identity Collections erstellen.

- Sie können dieses Zugriffs-Bundle oder diese Rolle auch direkt anfordern, indem Sie eine Anforderung aus den Self-Service-Abläufen auslösen. Weitere Informationen finden Sie unter Zugriff anfordern.

Sie können Identitätszugriffsprüfungen für die Rollen weiter zertifizieren, die über eine Zugriffsanforderung von Oracle Access Governance erteilt wurden. Weitere Informationen finden Sie unter Berechtigtes System - Oracle Cloud Infrastructure.

OCI-Policy-Prüfungen: Überprivilegierte Policy-Anweisungen aus OCI-Policys widerrufen

Mit Oracle Access Governance können Sie OCI-Policys zertifizieren, indem Sie On-Demand-Kampagnen zur Policy-Überprüfung über die Oracle Access Governance-Konsole erstellen. Beispiel: Sie können vierteljährliche Überprüfungen in der definierten Netzwerk- und Speicher-Policy Ihres Mandanten durchführen, um zu prüfen, ob diese dem Prinzip der geringsten Berechtigung und den geltenden gesetzlichen Anforderungen entsprechen.

Erstellen Sie eine Policy Review-Kampagne für OCI-Policys. Basierend auf den präskriptiven Erkenntnissen und Empfehlungen können Prüfer fundierte Entscheidungen treffen, entweder die gesamte Policy auf einmal zu genehmigen oder ablehnen oder die Entscheidung zu treffen, eine spezifische Policy-Anweisung in dieser Policy zu genehmigen oder ablehnen.

Weitere Informationen finden Sie unter Zugriff auf von Oracle Cloud Infrastructure (OCI) verwaltete Systeme prüfen und Kampagnen zur Policy-Prüfung erstellen.

Gruppenmitgliedschaftsprüfungen: Mitgliedschaftszugriff von OCI-IAM-Gruppe akzeptieren oder entziehen

Mit Oracle Access Governance können Sie die Mitgliedschaft für OCI-IAM-Gruppen zertifizieren, indem Sie On-Demand-Kampagnen zur Identitätserfassung erstellen. Beispiel: Sie können Gruppenmitgliedschaftsprüfungen ausführen, um zu bestätigen, dass nur berechtigte Mitglieder Teil der Gruppe Datenbankadministrator sind, und die Datenbankinfrastruktur für Ihr Projekt verwalten und verwalten. Eine Identität mit der Rolle Vertriebsanalyst darf dieser Gruppe nicht zugeordnet werden.

Erstellen Sie eine Identitätserfassungsprüfungskampagne für OCI-IAM-Gruppen. Basierend auf den präskriptiven Erkenntnissen und Empfehlungen können Prüfer fundierte Entscheidungen treffen, um Mitglieder der Gruppe entweder genehmigen oder entziehen zu können. Wenn Sie sich dafür entscheiden, OCI-IAM-Gruppen zu prüfen, die einige aus Oracle Access Governance bereitgestellte Mitglieder enthalten, können Sie mit dieser Prüfung nur direkt zugewiesene Mitglieder akzeptieren oder widerrufen. Für Mitglieder, die über Oracle Access Governance bereitgestellt werden, können Sie die OCI-Zugriffs-Bundles mit der Kachel Welche Berechtigungen? prüfen. Weitere Informationen finden Sie unter Zugriff auf von Oracle Cloud Infrastructure (OCI) verwaltete Systeme prüfen und Prüfungskampagnen zur Identitätserfassung erstellen.