Konfigurieren

In diesem Thema werden die erforderlichen Schritte zum Konfigurieren der Konnektivität zwischen der AWS Virtual Private Cloud (VPC) und dem ODB-Netzwerk für Oracle AI Database@AWS erläutert.

Erforderliche Berechtigungen

Tabelle 1-1: Erforderliche Berechtigungen zum Konfigurieren der Konnektivität

| Aufgabe | Cloud | Persona | Berechtigungen |

|---|---|---|---|

| Konnektivität zwischen AWS VPC und dem ODB Network für Oracle AI Database@AWS konfigurieren | AWS |

Um eine Routingregel in der Routentabelle App-VPCs zu erstellen, sind die folgenden EC2-IAM-Berechtigungen erforderlich.

Für Konnektivität:

Um einen ausgehenden Endpunkt in Route 53 zu erstellen, sind die folgenden Route 53-Resolver-IAM-Berechtigungen erforderlich.

EC2 IAM:

Um Sicherheitsregeln in der Sicherheitsgruppe zu konfigurieren, sind EC2 IAM-Berechtigungen erforderlich.

|

Bevor Sie mit der Konfiguration der Konnektivität zwischen der AWS VPC und dem ODB-Netzwerk für Oracle AI Database@AWS beginnen, müssen Sie die neueste AWS-CLI herunterladen. Weitere Informationen finden Sie unter Installieren oder Aktualisieren auf die neueste Version der AWS-CLI.

- Verwenden Sie die neueste AWS-CLI, und führen Sie den folgenden Befehl aus:

aws --version - Stellen Sie sicher, dass Sie die AWS-CLI-Version

2.27.47oder höher verwenden. Beispiel: Die folgende Ausgabe wird angezeigt, nachdem der vorherige Befehl ausgeführt wurde:aws-cli/2.27.47 Python/3.13.5 Darwin/24.5.0 source/x86_64 - Führen Sie den folgenden Befehl aus, um zu bestätigen, dass Sie Zugriff auf den Parameter

--odb-network-arnhaben:aws ec2 create-route help - Prüfen Sie, ob der Parameter

[--odb-network-arn <value>]in der Hilfe SYNOPSIS für diecreate-route-API angezeigt wird:create-route [--destination-prefix-list-id <value>] [--vpc-endpoint-id <value>] [--transit-gateway-id <value>] [--local-gateway-id <value>] [--carrier-gateway-id <value>] [--core-network-arn <value>] [--odb-network-arn <value>]

Routing wird konfiguriert

In diesem Abschnitt wird beschrieben, wie eine Routingregel in der Routentabelle erstellt wird, damit Traffic über das ODB-Netzwerk an Oracle AI Database@AWS weitergeleitet werden kann. Sie müssen eine identische Routingregel in allen Routentabellen erstellen, die mit den Subnetzen verknüpft sind, von denen aus Sie auf Oracle AI Database zugreifen möchten.

Routingregel für das ODB-Netzwerk erstellen

- Wenn Ihr Betriebssystem Linux ist, verwenden Sie das folgende Skript, um die Umgebungsvariable für die AWS-CLI zu konfigurieren.

$ export AWS_ACCESS_KEY_ID=AKIAIOSFODNN7EXAMPLEKEY $ export AWS_SECRET_ACCESS_KEY=wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLESECRETKEY $ export AWS_DEFAULT_REGION=<region-code> - Wenn Ihr Betriebssystem Windows ist, verwenden Sie das folgende Skript, um die Umgebungsvariable für die AWS-CLI zu konfigurieren.

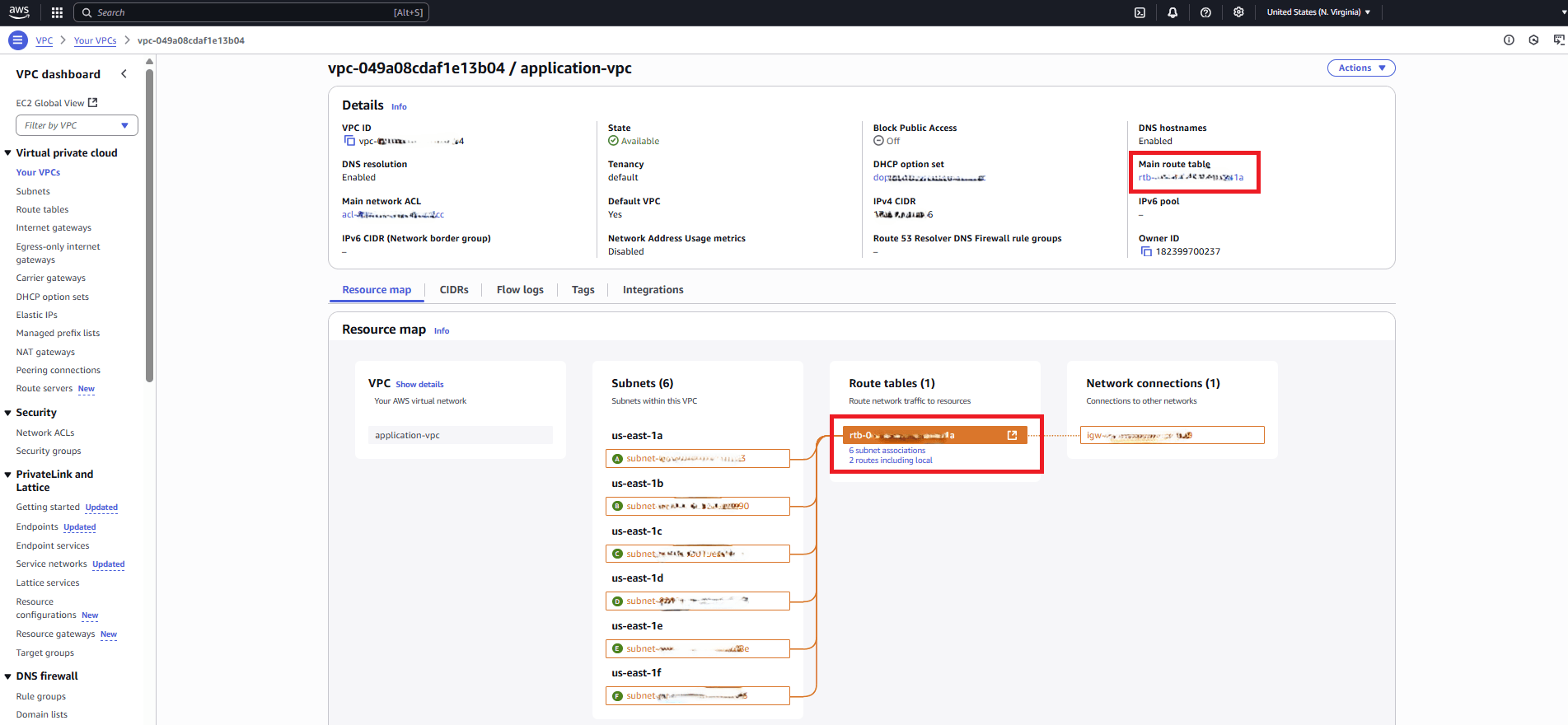

$ set AWS_ACCESS_KEY_ID=AKIAIOSFODNN7EXAMPLEKEY $ set AWS_SECRET_ACCESS_KEY=wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLESECRETKEY $ set AWS_DEFAULT_REGION=<region-code> - Navigieren Sie zum VPC-Dashboard, und wählen Sie in der AWS-Konsole unter Virtuelle private Cloud die Option Ihre VPCs aus.

- Wählen Sie die Registerkarte Ressourcenkarte aus, und wählen Sie dann die Routentabelle aus, die mit dem Subnetz verknüpft ist.

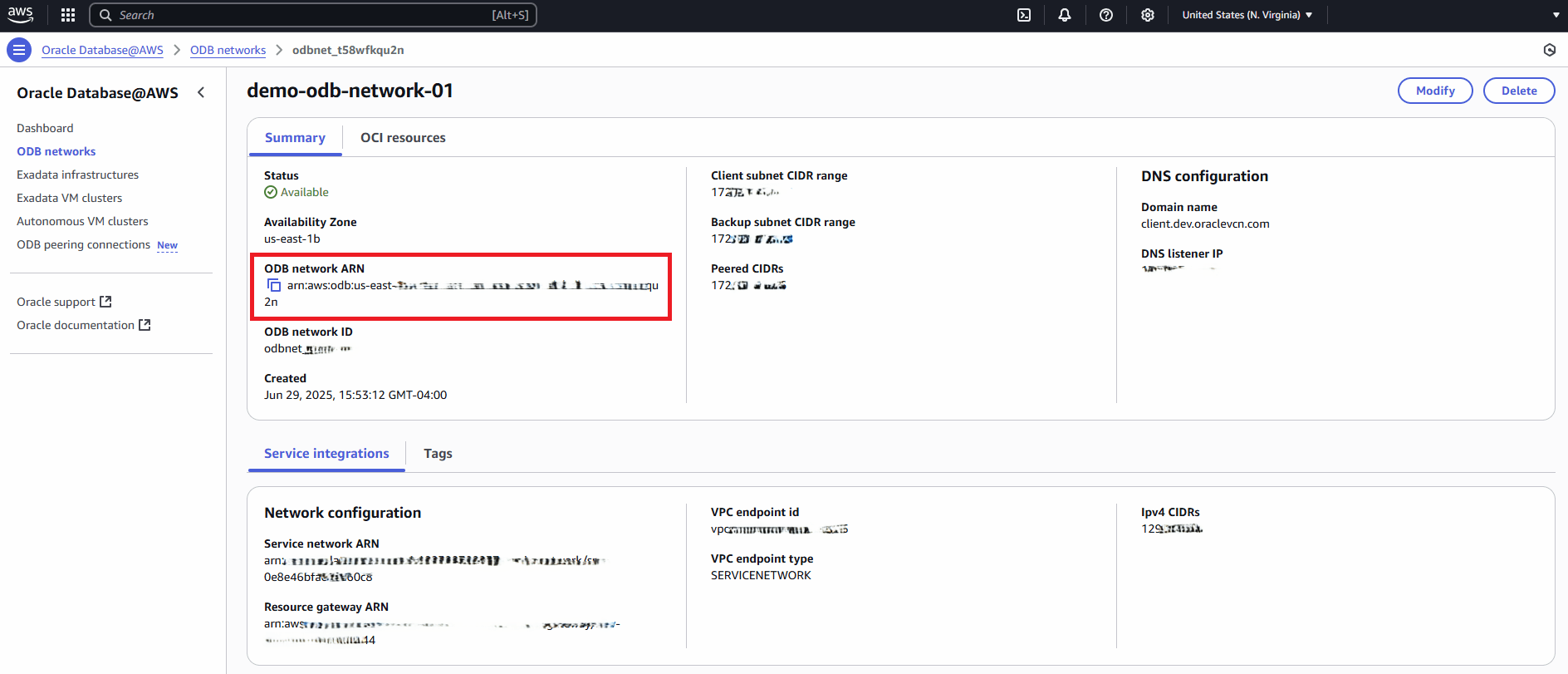

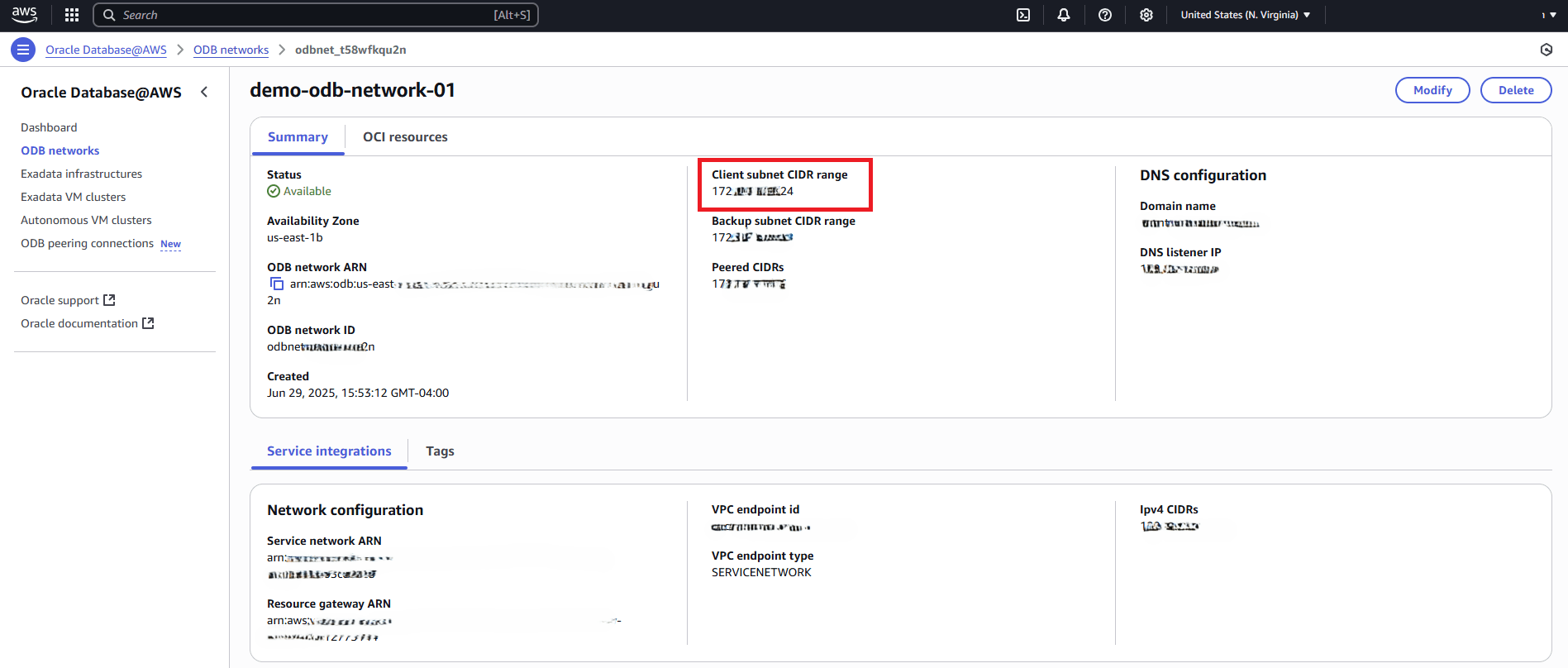

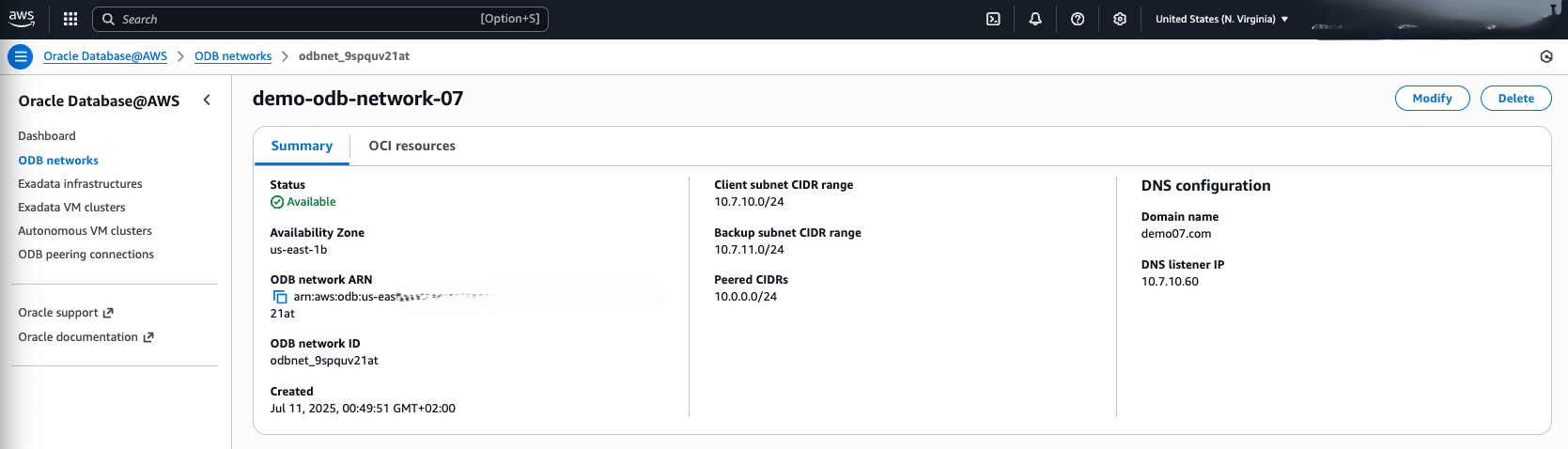

- Wählen Sie im Oracle AI Database@AWS-Dashboard die Option ODB-Netzwerke aus, und wählen Sie dann das verwendete ODB-Netzwerk aus.

- Wählen Sie die Registerkarte Übersicht aus, um Details zu ODB-Netzwerk-ARN und Client-Subnetz-CIDR-Bereich anzuzeigen.

- Verwenden Sie die neueste AWS-CLI, um den folgenden Befehl auszuführen. Mit diesem Befehl wird eine neue Route in der Routentabelle der Anwendungs-VPC erstellt. Diese Route leitet die Trafficroute der Anwendung für das Clientsubnetz-CIDR über das ODB-Netzwerk weiter.

Hinweis

Wenn Ihr Betriebssystem Windows ist, fügen Sie das Caret-Symbol^am Anfang des Befehls ein, bevor Sie es ausführen. Wenn Ihr Betriebssystem Linux ist, fügen Sie vor der Ausführung des Befehls das Schrägstrichsymbol/am Anfang des Befehls ein.aws ec2 create-route --destination-cidr-block <OCI_CLIENT_SUBNET_CIDR> --route-table-id <ROUTE_TABLE_ID> --odb-network-arn <ODB_NETWORK_ARN> --region <REGION>

DNS-Auflösung konfigurieren

In diesem Thema werden die erforderlichen Schritte zum Konfigurieren der DNS-Auflösung erläutert.

Wenn das ODB-Netzwerk erstellt wird, werden zwei private Resolver-Endpunkte im entsprechenden VCN bereitgestellt. Ein Endpunkt dient als Listening-Adresse und der andere als Weiterleitungsadresse. Die DNS-Auflösung ist jedoch nicht standardmäßig aktiviert. Sie können die DNS-Auflösung von AWS zu OCI oder von OCI zu AWS aktivieren, indem Sie die unten beschriebene Konfiguration befolgen.

Um den Oracle AI Database-FQDN aus einer AWS-VPC aufzulösen, müssen Sie einen ausgehenden Route-53-Endpunkt konfigurieren und eine Resolver-Regel erstellen, um DNS-Abfragen für Domainnamen an den Listening-Endpunkt des ODB-Netzwerks weiterzuleiten. Sie müssen Ihre DNS-Listener-IP- und Domainname-Informationen aus Ihrem ODB-Netzwerk abrufen.

Routenkonfiguration für ausgehenden Endpunkt 53

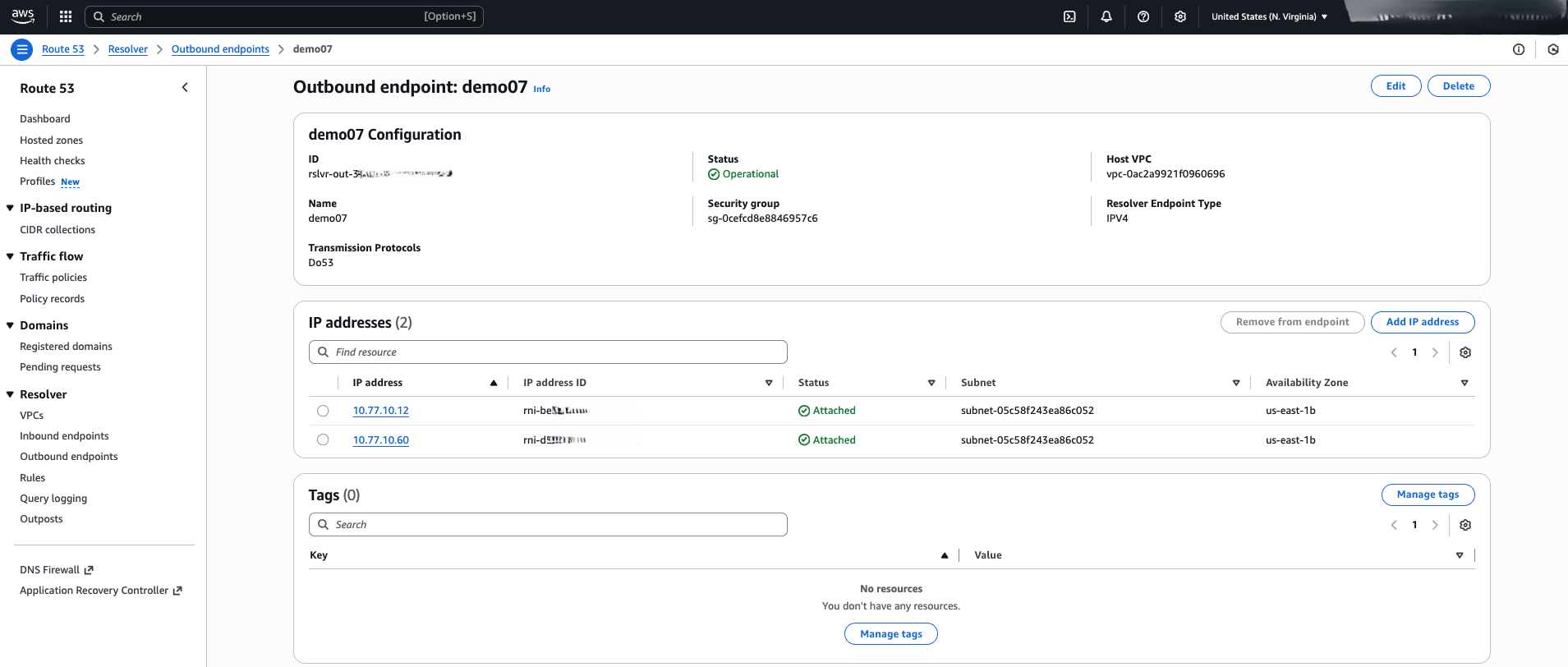

Routenkonfiguration für ausgehenden Endpunkt 53- Navigieren Sie von der AWS-Konsole zu Route 53.

- Blenden Sie im linken Menü den Abschnitt Resolver ein, und wählen Sie Ausgehende Endpunkte aus.

- Wählen Sie die Schaltfläche Ausgehenden Endpunkt erstellen aus, und führen Sie die folgenden Unterschritte aus:

- Geben Sie einen aussagekräftigen Namen in das Feld Endpunktname ein. Der Endpunktname kann aus bis zu 64 Zeichen bestehen: a-z, A-Z, 0-9, Leerzeichen, Unterstrich (_) und Bindestrich (-).

- Wählen Sie in der Dropdown-Liste den VPC aus, der zum Auflösen von DNS-Abfragen verwendet werden soll (in der Regel die VPC, in der die EC2-Anwendung ausgeführt wird).

- Wählen Sie in der Dropdown-Liste Sicherheitsgruppe für diesen Endpunkt eine vorhandene Sicherheitsgruppe aus.

- Wählen Sie in der Dropdown-Liste Endpunkttyp und Protokolle für diesen Endpunkt aus, z.B. Endpunkttyp (IPv4) und Protokolle (Do53).

- Wählen Sie im Abschnitt IP-Adressen mindestens zwei IP-Adressen für den ausgehenden Endpunkt aus. Es wird empfohlen, zwei verschiedene Availability Zones und Subnetze auszuwählen. Die Standardoption Automatisch ausgewählte IPv4-Adresse verwenden wird im Abschnitt IPv4-Adresse ausgewählt.

- Im Abschnitt Tags können Sie ausgehenden Endpunkten Tags hinzufügen, um sie zu organisieren und zu identifizieren.

Hinweis

Erstellen Sie eine Sicherheitsgruppe, die für Route 53-Endpunkte dediziert ist, sodass TCP- und UDP-Traffic von überall aus auf Port 53 möglich ist.Konfiguration der Resolver-Regel für Route 53- Navigieren Sie von der AWS-Konsole zu Route 53.

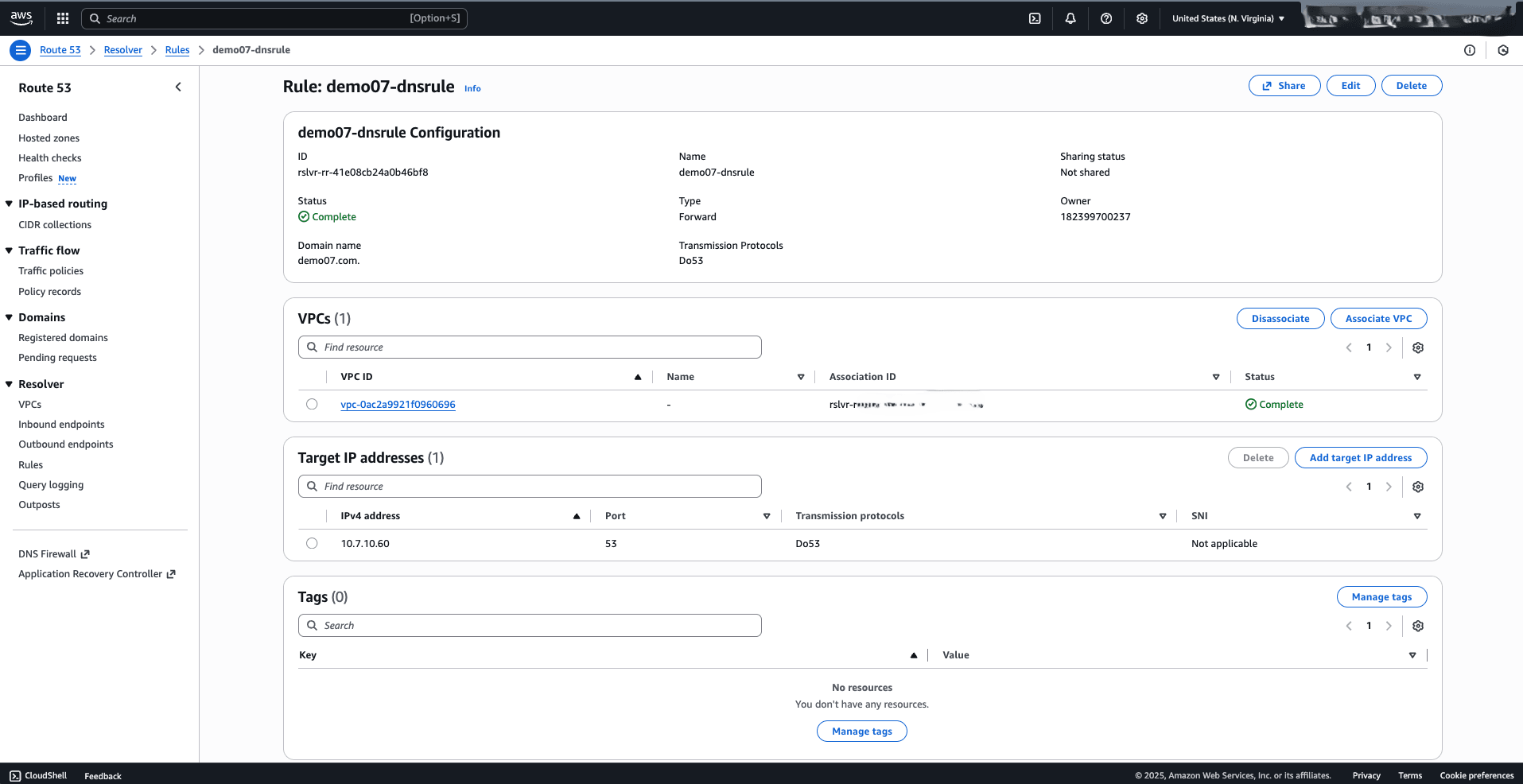

- Blenden Sie im linken Menü den Abschnitt Resolver ein, und wählen Sie Regeln aus.

- Wählen Sie die Schaltfläche Regel erstellen aus, und führen Sie die folgenden Unterschritte aus:

- Geben Sie im Feld Name einen aussagekräftigen Namen ein. Der Regelname kann bis zu 64 Zeichen enthalten, bestehend aus a-z, A-Z, 0-9, Leerzeichen, Unterstrich (_) und Bindestrich (-).

- Wählen Sie in der Dropdown-Liste Regeltyp die Option Vorwärts aus.

- Legen Sie im Feld Domainname den Domainnamen fest. Beispiel: Der Standarddomainname

oraclevcn.comoder der benutzerdefinierte Domainname, der bei der ODB-Netzwerkerstellung definiert wurde. - In der Dropdown-Liste VPCs, die diese Regel verwenden können Sie die Regel mit der VPC verknüpfen, die Sie DNS-Abfragen an Ihr Netzwerk weiterleiten möchten.

- Wählen Sie in der Dropdown-Liste Ausgehender Endpunkt den ausgehenden Endpunkt aus, den Sie zuvor erstellt haben.

- Im Abschnitt Tags können Sie Tags zu Regeln hinzufügen, um sie zu organisieren und zu identifizieren.

DNS-Auflösung testen- Navigieren Sie von der AWS-Konsole zu EC2.

- Blenden Sie im linken Menü den Abschnitt Instanzen ein, und aktivieren Sie dann das Kontrollkästchen "Instanz" in der Liste.

- Wählen Sie oben die Schaltfläche Verbinden aus, um eine Verbindung zur Instanz herzustellen.

- Beispiel: Sie können den DNS-Namen der virtuellen Maschine auswählen und dann in einer Linux-Instanz den folgenden Befehl ausführen:

nslookup hostname

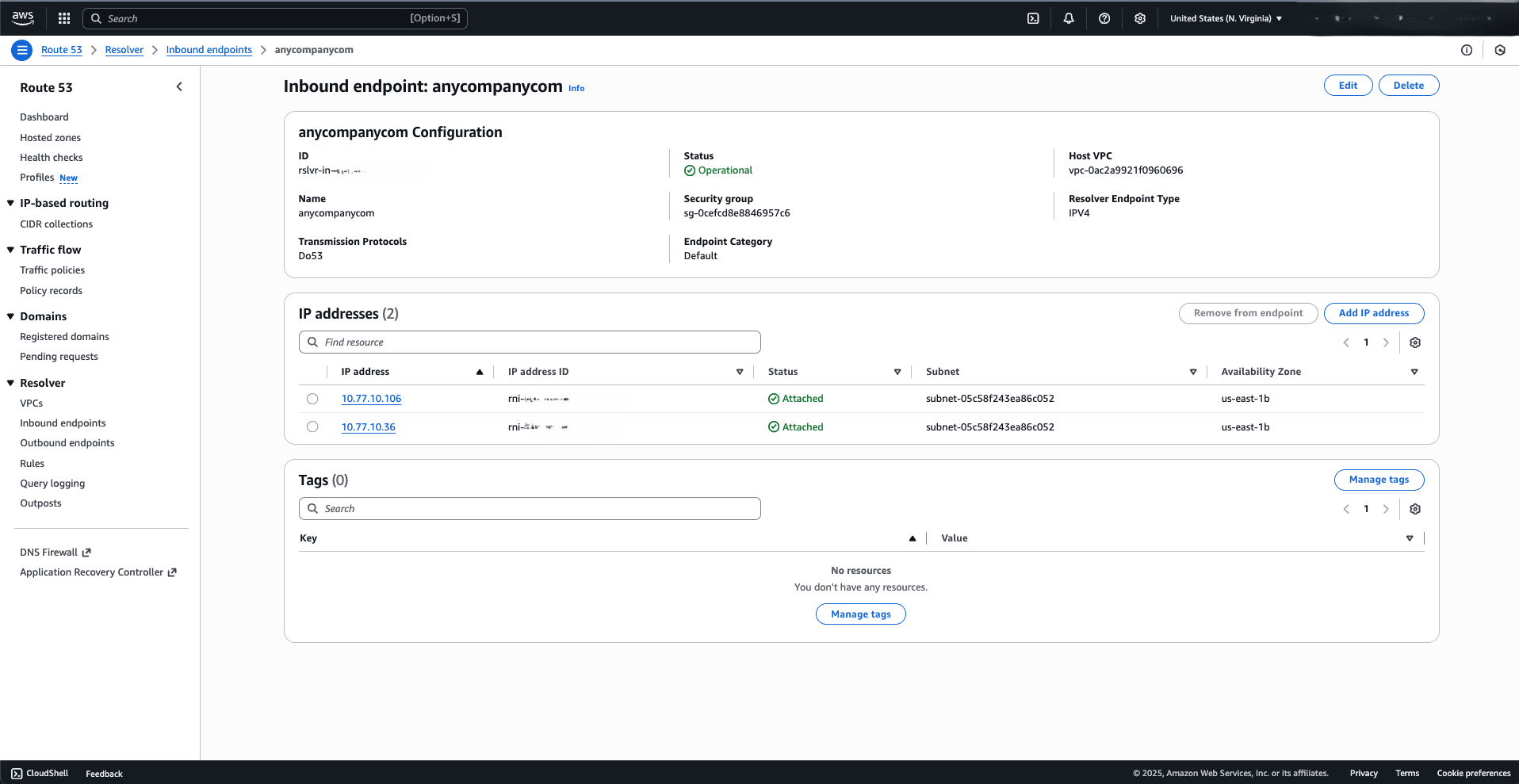

- Um AWS-Domainnamen aus Oracle AI Database aufzulösen, müssen Sie einen eingehenden Route-53-Endpunkt konfigurieren und eine Resolver-Regel erstellen, um Domainnamen-DNS-Abfragen von OCI an AWS weiterzuleiten.Hinweis

Die private gehostete Zone Route 53 ist mit Ihrer Anwendung oder Ihrer Transit-VPC verknüpft.

Eingehende Endpunktkonfiguration der Route 53- Navigieren Sie von der AWS-Konsole zu Route 53.

- Blenden Sie im linken Menü den Abschnitt Resolver ein, und wählen Sie Eingehende Endpunkte aus.

- Wählen Sie die Schaltfläche Eingehenden Endpunkt erstellen aus, und führen Sie die folgenden Unterschritte aus:

- Geben Sie einen aussagekräftigen Namen in das Feld Endpunktname ein. Der Endpunktname kann aus bis zu 64 Zeichen bestehen: a-z, A-Z, 0-9, Leerzeichen, Unterstrich (_) und Bindestrich (-).

- Wählen Sie in der Dropdown-Liste Endpunktkategorie die Option Standard aus.

- Wählen Sie in der Dropdown-Liste den VPC aus, der mit der aufzulösenden privaten Hostzone Route 53 verknüpft werden soll.

- Wählen Sie in der Dropdown-Liste Sicherheitsgruppe für diesen Endpunkt eine vorhandene Sicherheitsgruppe aus.

- Wählen Sie in der Dropdown-Liste Endpunkttyp und Protokolle für diesen Endpunkt aus, z.B. Endpunkttyp (IPv4) und Protokolle (Do53).

- Wählen Sie im Abschnitt IP-Adressen mindestens zwei IP-Adressen für den ausgehenden Endpunkt aus. Es wird empfohlen, zwei verschiedene Availability Zones und Subnetze auszuwählen. Die Standardoption Automatisch ausgewählte IPv4-Adresse verwenden wird im Abschnitt IPv4-Adresse ausgewählt.

- Im Abschnitt Tags können Sie ausgehenden Endpunkten Tags hinzufügen, um sie zu organisieren und zu identifizieren.

OCI Private Resolver-Konfiguration- Wählen Sie im Oracle AI Database@AWS-Dashboard die Option ODB-Netzwerke aus, und wählen Sie dann Ihr ODB-Netzwerk aus der Liste aus.

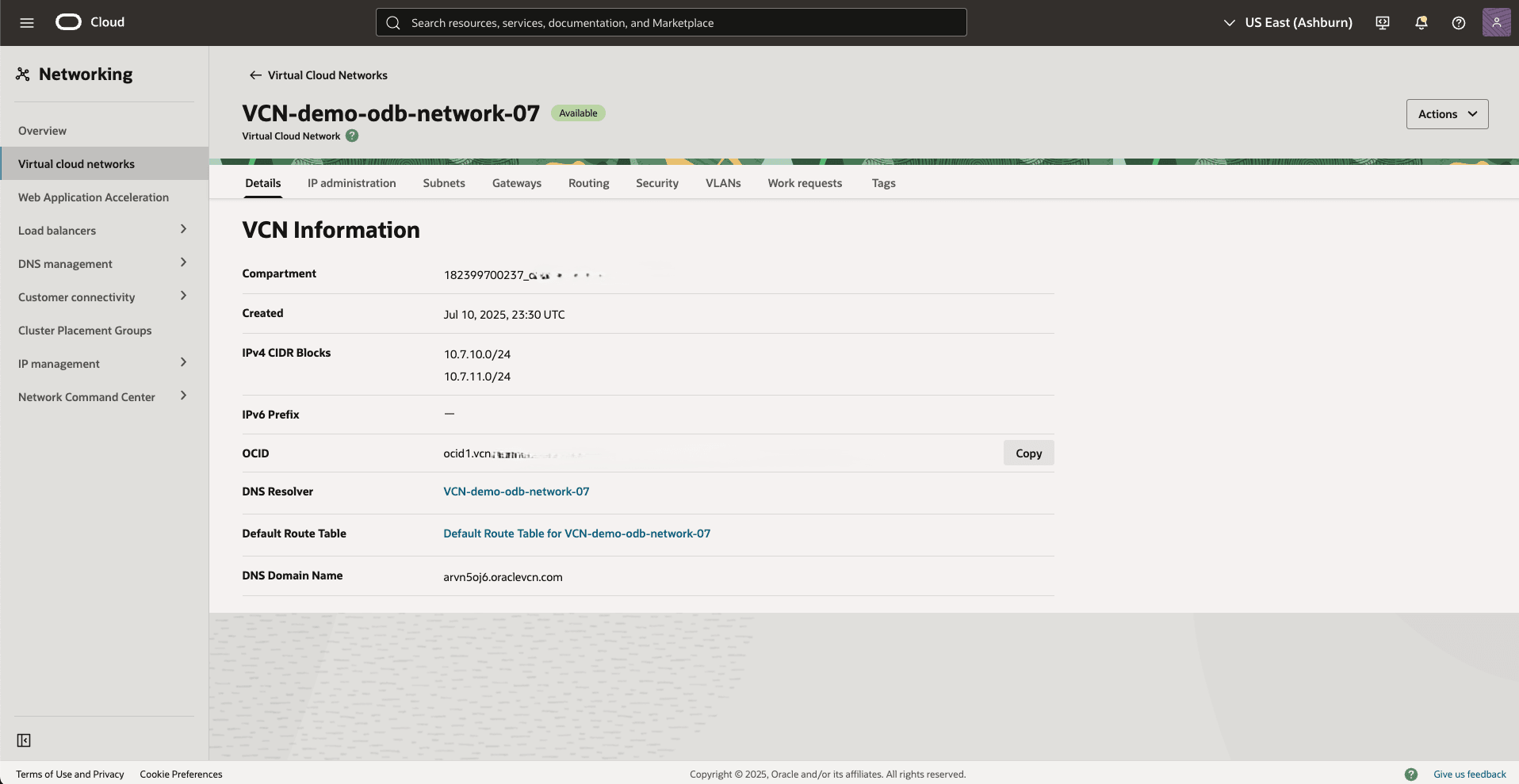

- Wählen Sie die Registerkarte OCI-Ressourcen aus, und wählen Sie den Link VCN-ID aus, über den Sie zur OCI-Konsole umgeleitet werden.

- Wählen Sie im Abschnitt Virtuelle Cloud-Netzwerke die Registerkarte Sicherheit aus, um die Sicherheitsgruppe zu erstellen und Traffic zuzulassen.

- Wählen Sie die Schaltfläche Netzwerksicherheitsgruppe erstellen aus, und führen Sie die folgenden Unterschritte aus:

- Geben Sie einen aussagekräftigen Namen in das Feld Name für die Netzwerksicherheitsgruppe ein.

- Wählen Sie in der Dropdown-Liste das Compartment aus, in dem Sie die Netzwerksicherheitsgruppe erstellen möchten.

- Im Abschnitt Tags können Sie Ihren Ressourcen Tags hinzufügen, um sie zu organisieren und zu identifizieren.

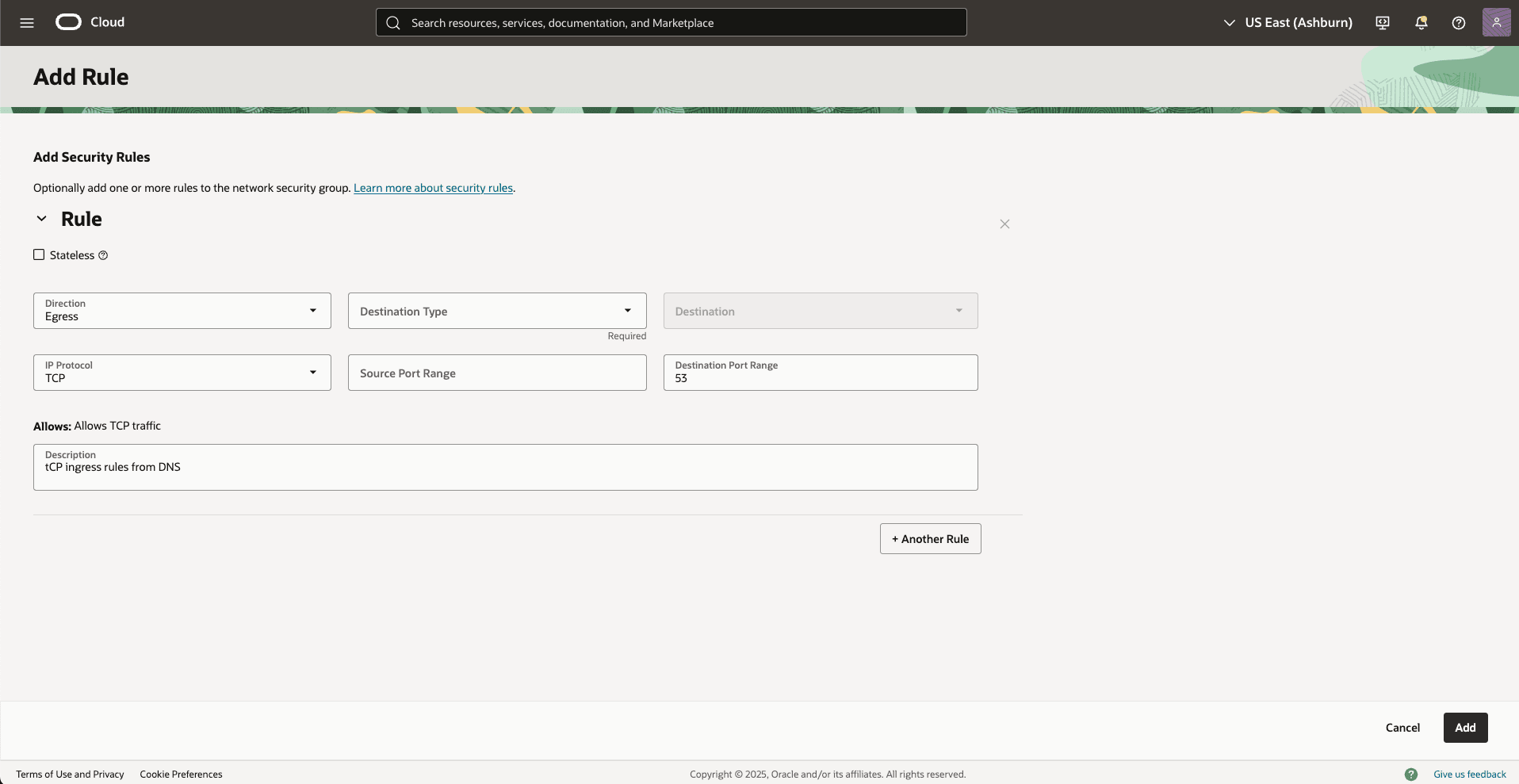

- Wählen Sie im Abschnitt Sicherheitsregeln hinzufügen die Option Egress als Richtung und dann CIDR als Quelltyp aus. Wählen Sie in der Dropdown-Liste Quelle die IP-Adresse Ihres eingehenden AWS-Endpunkts aus. Wählen Sie die Option TCP aus der Dropdown-Liste IP-Protokoll. Geben Sie im Feld 53 den Wert Zielportbereich ein. Mit UDP wiederholen.

- Geben Sie im Feld Zulassen eine Beschreibung ein, die bis zu 255 Zeichen enthalten kann.

- Wählen Sie die Schaltfläche Erstellen, um die Änderungen anzuwenden.

- Navigieren Sie zurück zu Virtuelle Cloud-Netzwerke, und wählen Sie die Registerkarte Details aus.

- Wählen Sie im Abschnitt Details den Link DNS-Resolver aus.

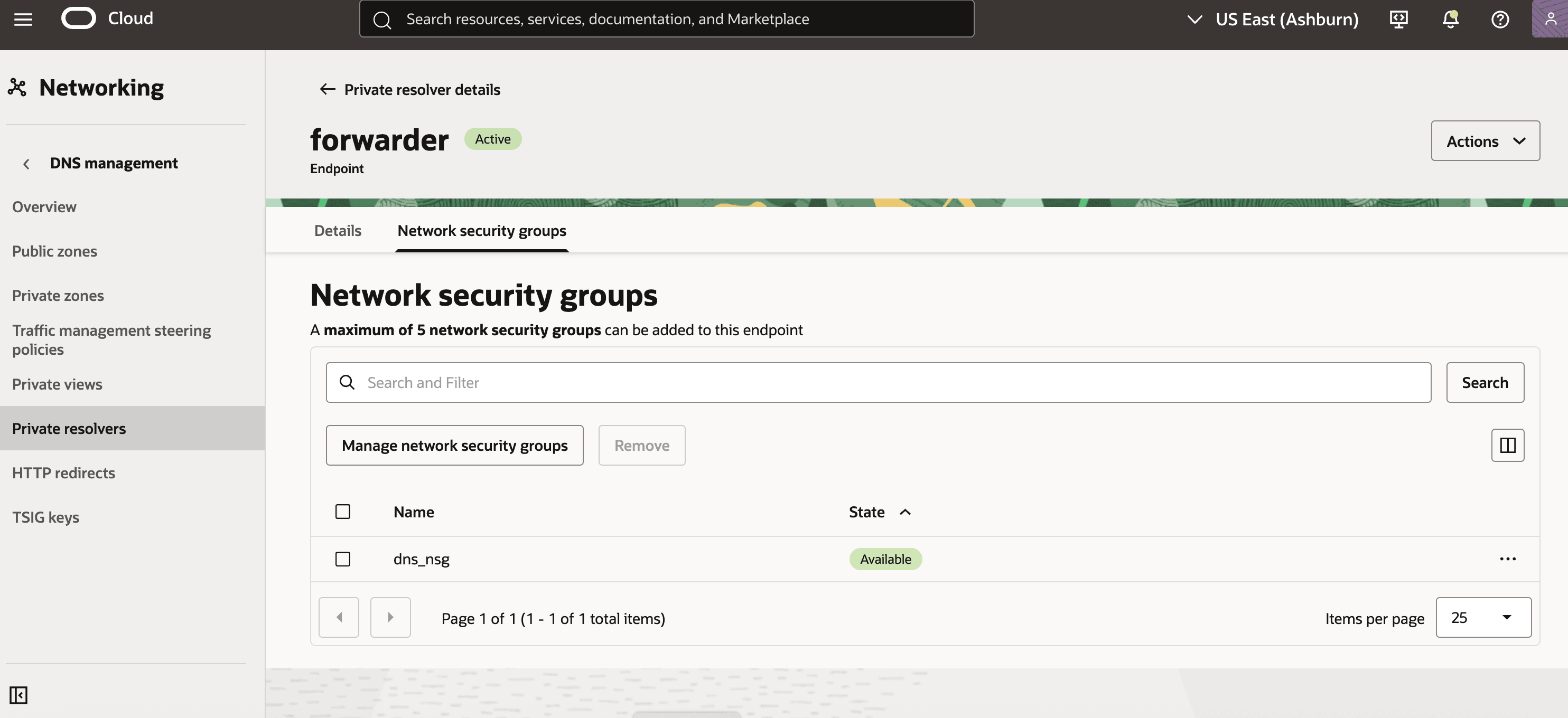

- Wählen Sie auf der Seite Private Resolver die Registerkarte Endpunkte und dann den Endpunkt Forwarder aus, um die zuvor erstellte Sicherheitsgruppe hinzuzufügen.

- Wählen Sie die Registerkarte Netzwerksicherheitsgruppen aus.

- Wählen Sie die Schaltfläche Netzwerksicherheitsgruppen verwalten aus.

- Wählen Sie in der Dropdown-Liste das Compartment der Netzwerksicherheitsgruppe und die Netzwerksicherheitsgruppe aus.

- Wählen Sie die Schaltfläche Änderungen speichern, um die Änderungen anzuwenden.

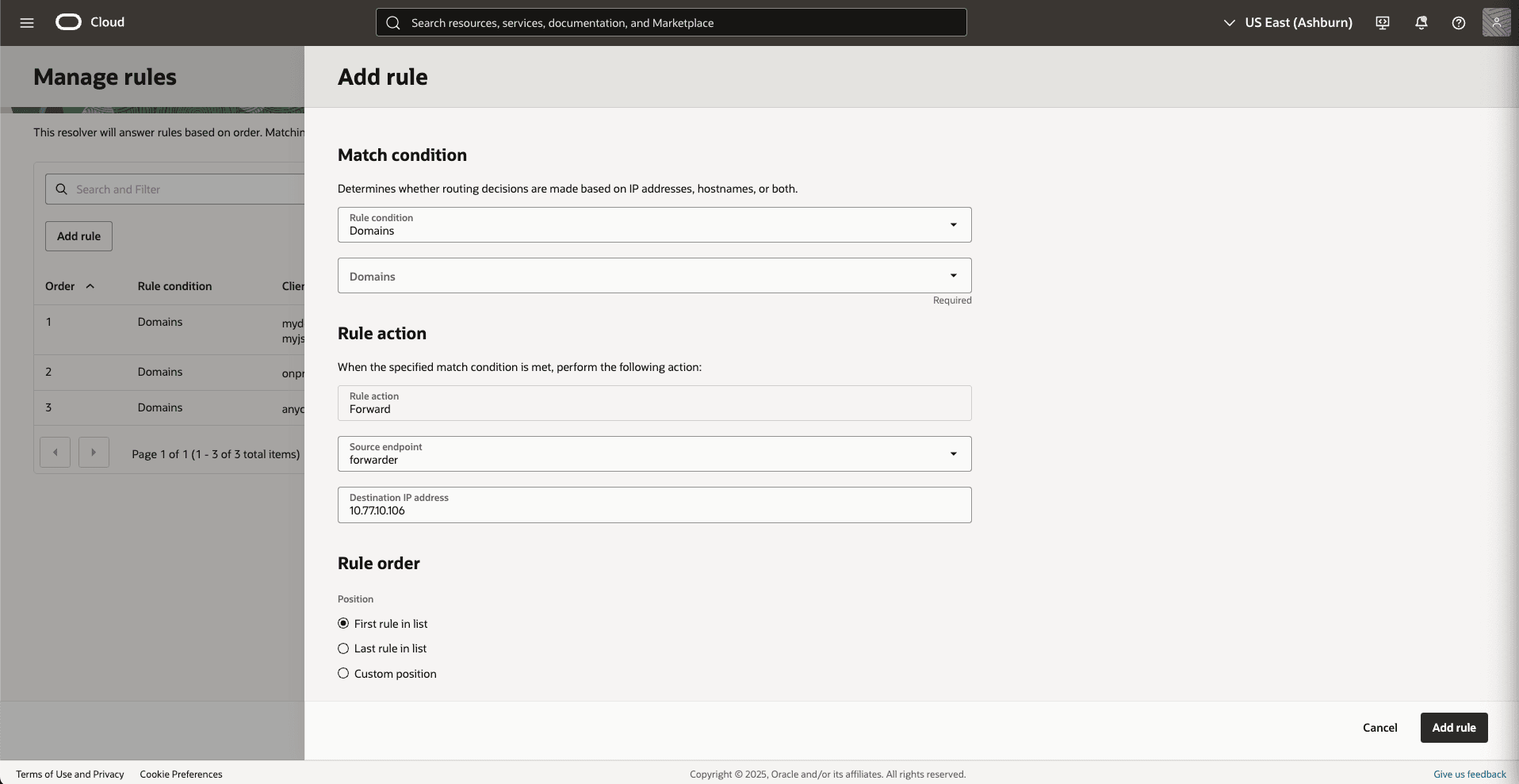

- Wählen Sie auf der Seite Private Resolver die Registerkarte Regeln aus, um eine Regel zum Weiterleiten der DNS-Abfrage an den AWS Inbound-Enpoint zu erstellen. Wählen Sie die Schaltfläche Regeln verwalten aus, und führen Sie die folgenden Unterschritte aus:

- Wählen Sie die Schaltfläche Regel hinzufügen.

- Wählen Sie im Abschnitt Abgleichsbedingung die Option Domains als Regelbedingung aus.

- Wählen Sie in der Dropdown-Liste Domains die Domain der privaten Zone Route 53 aus.

- Das Feld Regelaktion ist standardmäßig als Vorwärts ausgewählt.

- Wählen Sie in der Dropdown-Liste Quellendpunkt den Weiterleitungsendpunkt aus.

- Geben Sie im Feld Ziel-IP-Adresse die IP-Adresse des eingehenden Routes 53-Endpunkts ein.

- Wählen Sie Ihre Regelreihenfolge aus.

- Klicken Sie auf die Schaltfläche Regel hinzufügen, um die Änderungen zu speichern.

DNS-Auflösung testen- Führen Sie auf dem VM-Clusterknoten eine DNS-Auflösung aus, indem Sie den folgenden Befehl ausführen:

nslookup hostname

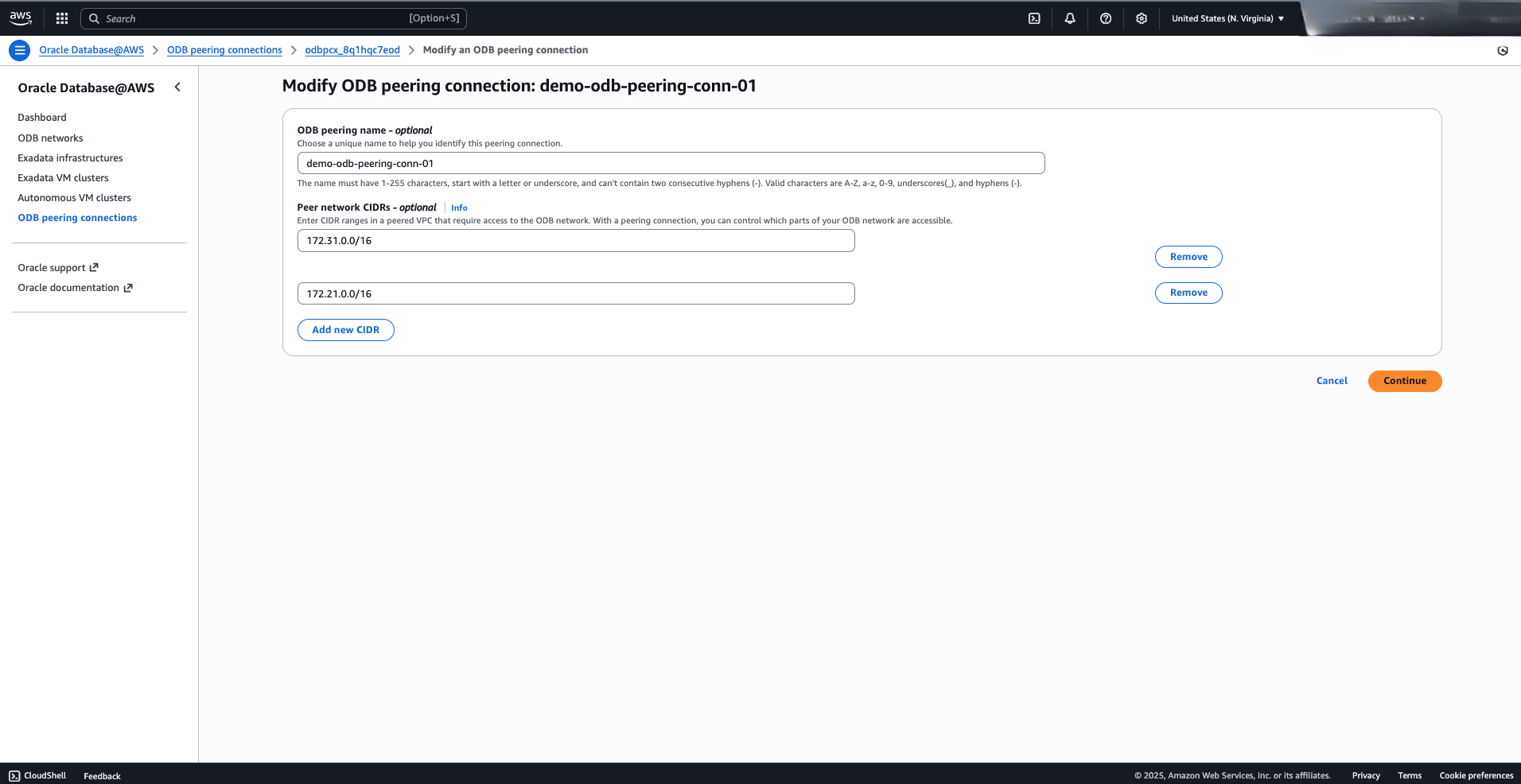

CIDR zu ODB-Netzwerk zulassen

In diesem Thema werden die erforderlichen Schritte erläutert, um den Netzwerkzugriff auf das ODB-Netzwerk zuzulassen.

Um beispielsweise den Netzwerkzugriff auf das ODB-Netzwerk aus On-Premise-Umgebungen oder einem AWS-Subnetz zu ermöglichen, müssen Sie die ODB-Peering-Verbindungen so aktualisieren, dass sie die Peer-Netzwerk-CIDR-Blöcke enthalten. Weitere Informationen finden Sie unter ODB-Peering-Verbindungen ändern.