PeopleSoft

PeopleSoft ist eine Oracle Enterprise Application Suite, die Human Capital Management-, Finanz-, Lieferketten- und Campuslösungen unterstützt. Wenn Sie PeopleSoft in Google Cloud bereitstellen oder PeopleSoft von Ihrem Data Center zu Google Cloud migrieren möchten, können Sie mit Oracle AI Database@Google Cloud eine sichere Topologie mit geringer Latenz planen.

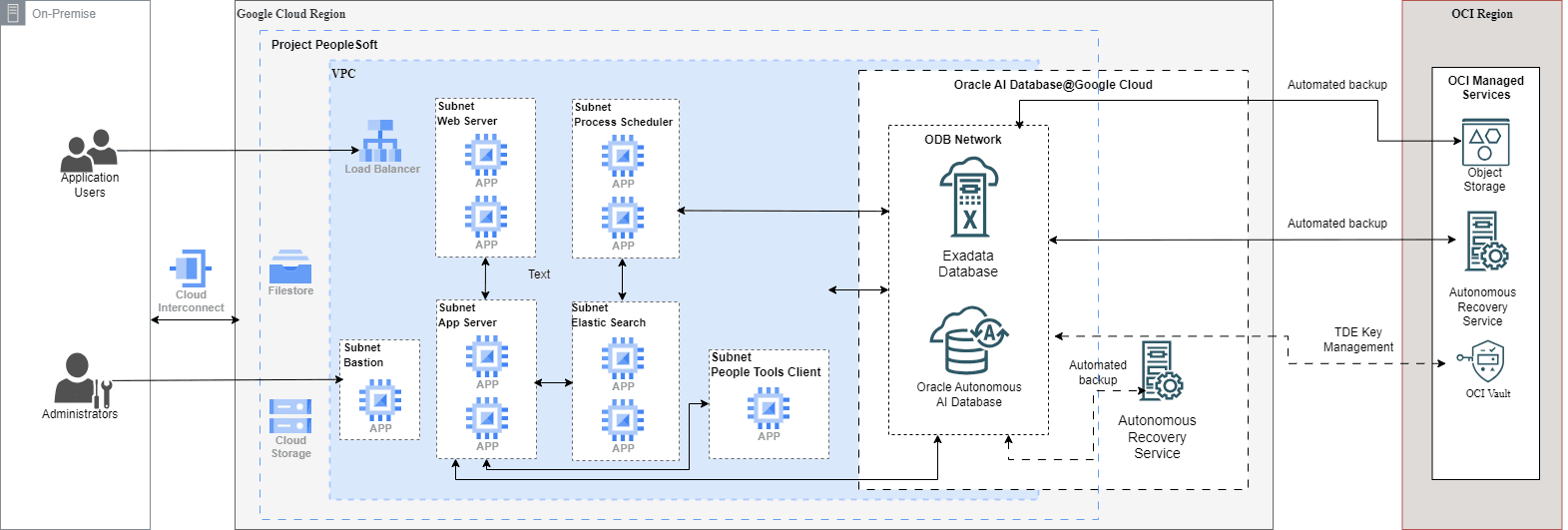

Erfahren Sie mehr über die Referenzarchitektur zur Ausführung von Oracle PeopleSoft in Google Cloud unter Verwendung von Oracle AI Database@Google Cloud für den Datenbanklayer und Google Compute Engineer (GCE) für Web- und App-Layer. Diese Konfiguration bietet eine Konfiguration mit geringer Latenz, da die Oracle AI Database Services im selben Google Cloud Data Center bereitgestellt werden.

Derzeit werden Oracle Exadata Database Service on Dedicated Infrastructure, Oracle Autonomous AI Database Service und Oracle Exadata Database Service on Exascale Infrastructure mit Oracle AI Database@Google Cloud unterstützt. Sie können die regionale Verfügbarkeitsmatrix prüfen, um unterstützte Services in OCI- und Google Cloud-Regionen zu bestimmen.

Dieses Dokument richtet sich an Cloud-Architekten, Infrastrukturadministratoren und PeopleSoft-Systemadministratoren, die für das Entwerfen, Bereitstellen und Betreiben von PeopleSoft-Umgebungen verantwortlich sind. Vertrautheit mit PeopleSoft-Architektur und -Komponenten, Oracle AI Database und Cloud-Plattformen einschließlich Oracle Cloud Infrastructure (OCI) und Google Cloud Platform (GCP) wird empfohlen.

Architektur

Diese Architektur demonstriert die Bereitstellung von Oracle PeopleSoft-Anwendungen in einer einzelnen Verfügbarkeitszone der GCP-Region. Für das Deployment von Disaster Recovery kann eine ähnliche Konfiguration über mehrere GCP-Regionen hinweg bereitgestellt werden. Um die Datenbanken für die Verwendung von Oracle Active Data Guard und Anwendungsstack zu konfigurieren, können Sie rsync verwenden, um die Dateisysteme regionsübergreifend zu synchronisieren. Weitere Informationen zum Entwerfen und Implementieren von Disaster Recovery-Architekturen finden Sie unter Oracle Maximum Availability Architecture for Oracle AI Database@Google Cloud.

Diese Architektur stellt alle Komponenten innerhalb einer einzelnen GCP-Region bereit und hebt wichtige Designüberlegungen für PeopleSoft auf GCP mit Oracle AI Database@Google Cloud hervor.

Netzwerkebene

Diese Architektur zeigt das Deployment der PeopleSoft-Anwendung in einer einzelnen Verfügbarkeitszone von GCP mit geringer Latenz. Die Architektur besteht aus einem Google Cloud VPC mit Bastionhost, Load Balancer, Webserver, Anwendungsserver, Prozessplaner und elastischem Server in separaten Subnetzen und ODB Network mit Oracle AI Database. Die Konnektivität zu On-Premises-Umgebungen kann über Cloud Interconnect (Dedicated/Partner) mit Cloud Router für den privaten Zugriff mit geringer Latenz (oder Cloud VPN als Alternative) hergestellt werden. Compute Engine-VM-Instanzen für Webserver, Anwendungsserver, Prozessplaner und elastischen Server können in mehreren Instanzgruppen platziert werden.

Der Bastionhost wird in einem Subnetz mit einer externen IP-Adresse (öffentlich) bereitgestellt, während sich alle anderen PeopleSoft- und Datenbankkomponenten in Subnetzen ohne externe IP-Adressen befinden. Externe IP-Adressen können je nach Geschäfts- oder Betriebsanforderungen an bestimmte Instanzen angehängt werden. Ein sicherer Zugriff auf private Instanzen wird über port22 (SSH) über den Bastionhost oder über Cloud Interconnect/VPN bereitgestellt, wenn eine direkte Verbindung zu On-Premise-Data Centern konfiguriert ist.

PeopleSoft-Anwendungskomponenten werden in einer einzelnen GCP-Zone bereitgestellt, um eine Konnektivität mit geringer Latenz sicherzustellen. Die Datenbank wird in einer einzelnen Zone bereitgestellt, wobei Oracle RAC standardmäßig aktiviert ist. Aus Gründen der regionalen Redundanz kann die Datenbank mit Oracle Data Guard in einer zweiten Zone oder Region bereitgestellt werden. Dadurch werden High Availability und Disaster Recovery auf regionaler Ebene bereitgestellt.

Überlegungen zum Networkingdesign

- Bei der Planung des IP-Adressraums müssen Sie die Oracle AI Database@Google Cloud-Subnetzanforderungen berücksichtigen und Szenarios für die Speicherplatznutzung berücksichtigen.

- Planen Sie die DNS-Konfiguration sorgfältig, insbesondere bei der Verwendung benutzerdefinierter DNS-Resolver, um die DNS-Auflösungsanforderungen für Oracle AI Database@Google Cloud zu unterstützen.

- Bei regionsübergreifenden Disaster Recovery-Architekturen sollten Sie detaillierte Netzwerkkonnektivitätsmuster und regionsübergreifendes Routing für Oracle AI Database@Google Cloud in Betracht ziehen.

- Prüfen Sie die Backup- und Recovery-Voraussetzungen zu Beginn der Designphase, um sicherzustellen, dass die Anforderungen an den Netzwerkzugriff erfüllt werden.

- Verwenden Sie Netzwerksicherheitsgruppen (NSGs), um den Zugriff auf virtuelle Datenbankmaschinen einzuschränken:

- SSH-Zugriff (Port 22) nur über GCP-Bastion-VM zulassen.

- Datenbanktraffic (Port 1521) ausschließlich aus genehmigten PeopleSoft-Anwendungssubnetzen und autorisierten On-Premise-Netzwerken zulassen.

Bastionhost

Ein GCP-Bastionhost bietet einen sicheren und kontrollierten administrativen Zugriffspunkt auf die Google Cloud VPC, die Oracle PeopleSoft-Workloads hostet.

Der Bastionhost wird in einem dedizierten öffentlichen Verwaltungssubnetz bereitgestellt und dient als Ausgangspunkt, um virtuelle Maschinen in privaten Subnetzen zu erreichen, die keine externen (öffentlichen) IP-Adressen haben, sodass sie nicht direkt dem öffentlichen Internet zugänglich sind. Durch die Verwendung eines Bastionhosts verwaltet die Architektur einen einzelnen, bekannten Zugriffspunkt, der zentral überwacht und auditiert werden kann. Gleichzeitig wird vermieden, dass öffentliche IP-Adressen oder eingehende Ports auf einzelnen virtuellen Maschinen verfügbar gemacht werden müssen.

In dieser Architektur benötigen virtuelle Zielmaschinen keine externen IP-Adressen. Der administrative Zugriff wird mit SSH (Port 22) von einer Administrator-Workstation zum Bastionhost eingerichtet und dann über interne IPs von der Bastion zu privaten Instanzen. Firewallregeln können eng begrenzt werden, sodass eingehende SSH nur für den Bastionhost zulässig ist (z.B. aus öffentlichen IP-Bereichen des Unternehmens). Private Subnetze ermöglichen SSH/RDP nur aus dem Bastionsubnetz oder Bastionserviceaccount, wodurch die Angriffsfläche reduziert wird.

Als Alternative zu einer herkömmlichen Bastion mit einer öffentlichen IP unterstützt GCP auch die Identity-Aware Proxy-(IAP-)TCP-Weiterleitung, die den administrativen Zugriff auf private Instanzen ermöglicht, ohne eingehende SSH/RDP aus dem Internet zu öffnen. Mit IAP wird der Zugriff über Cloud IAM authentifiziert und autorisiert, und Sessions können über Cloud-Auditlogs protokolliert werden. Dieser Ansatz reduziert die Exposition weiter, indem Instanzen privat gehalten und der Bedarf an eingehenden Firewallregeln minimiert wird.

Mit dem Bastionhost können Administratoren mit SSH für Linux und RDP für Windows (falls zutreffend) eine Verbindung zu privaten PeopleSoft-Komponenten herstellen. Verbindungen werden von der Workstation des Administrators initiiert und über die Bastion (oder über IAP) geleitet. Dadurch wird sichergestellt, dass administrative Sessions kontrolliert, auditierbar und nicht direkt dem öffentlichen Netzwerk zugänglich sind.

Durch die Zentralisierung des administrativen Zugriffs und die Eliminierung direkter VM-Belastungen verbessert ein GCP-Bastionsmuster (oder IAP-basierter Zugriff) die Sicherheit und behält gleichzeitig den betrieblichen Zugriff auf private Workloads bei.

PeopleSoft Anwendungsebene

Alle Instanzen in der Anwendungsebene werden konfiguriert und mit Datenbankinstanzen verbunden, die sich im aktiven Status befinden. Die Anwendungsebene enthält die folgenden Komponenten der Internetarchitektur PeopleSoft:

- PeopleSoft-Webserver: Die PeopleSoft-Webserver empfangen Anwendungsanforderungen aus der Webumgebung, dem Internet und dem Intranet über den Load Balancer. Eingehender Traffic wird vom Load Balancer über Port 8000 verteilt (Beispiel). Er leitet die Anforderungen an den Oracle Tuxedo Jolt-Port auf dem Anwendungsserver weiter. Im Architekturdiagramm werden mehrere Webserver bereitgestellt, um High Availability zu unterstützen.

- ElasticSearch-Server: Das Oracle PeopleSoft-Such-Framework bietet eine Standardmethode zur Verwendung von Suchindizes für alle PeopleSoft-Anwendungen. Das Such-Framework hängt von ElasticSearch-Servern ab und interagiert über Port 9200 mit den PeopleSoft-Webservern (Beispiel).

- PeopleSoft-Anwendungsserver: PeopleSoft-Anwendungsserver verarbeiten den Großteil der Workload im System PeopleSoft. Es führt die Geschäftslogik aus und verarbeitet alle Anwendungsanforderungen vom Webserver über Oracle Tuxedo Jolt-Ports über Port 9000 (Beispiel). Der Anwendungsserver verwaltet auch die SQL-Verbindung zur Datenbank über Port 1521. Anwendungsanforderungen werden auf dem Webserver empfangen, an die Anwendungsserver weitergeleitet und dann an die Datenbankserver weitergeleitet.

- PeopleSoft Process Scheduler: Eine Instanz des PeopleSoft Process Scheduler ist erforderlich, um Batch-Prozesse oder -Jobs (z.B. NVision) auszuführen.

- PeopleTools-Client: PeopleTools-Clients sind Windows-basiert und werden auch als PeopleTools-Entwicklungsumgebung bezeichnet. Diese Clients werden auf unterstützten Microsoft Windows-Plattformen ausgeführt und können über Clientkonnektivitätssoftware (Zwei-Tier-Verbindung) über Port 1521 oder über einen PeopleSoft-Anwendungsserver (Drei-Tier-Verbindung) über Port 7000 eine Verbindung zur PeopleSoft-Datenbank herstellen. Der PeopleTools-Client ist ein integrierter Teil der Internetarchitektur PeopleSoft, da er Administratoren bei der Ausführung von Verwaltungs- und Migrationsaufgaben unterstützt.

Richten Sie den Google Cloud-Dateispeicher ein, um die PeopleSoft-Software zu speichern. Ein einzelnes gemeinsam verwendetes Dateisystem kann erstellt werden, um Softwarebinärdateien auf PeopleSoft-Anwendungsservern, Webservern und Elasticsearch-Servern zu verteilen und gemeinsam zu nutzen. Filestore wird in der Regel für diesen Zweck (NFS) verwendet, und eine leistungsstärkere Filestore-Ebene (z. B. Enterprise/High Scale) wird über niedrigere Ebenen empfohlen, um einen höheren Durchsatz und eine geringere Latenz zu bieten.

Database Tier

Für High Availability-Anforderungen wird empfohlen, eine der folgenden Oracle AI Database@Google Cloud-Optionen zum Einrichten von PeopleSoft-Datenbankinstanzen zu verwenden:

- Oracle Autonomous AI Database Serverless

- Oracle Exadata Database Service on Dedicated Infrastructure

- Oracle Exadata Database Service auf Exascale-Infrastruktur

Die Datenbankinstanzen sind für High Availability konfiguriert, wobei Oracle Real Application Clusters (RAC) aktiviert ist. Um die Redundanz der Verfügbarkeitszone für die Datenbank zu erreichen, verwenden Sie Oracle Active Data Guard im synchronen Modus, um die Datenbank über Verfügbarkeitszonen hinweg zu replizieren.

Voraussetzung für Active Data Guard ist die Einrichtung eines privaten Netzwerkpfads zwischen Verfügbarkeitszonen, entweder über:

- zwei verschiedene ODB-Netzwerke in einer VPC bereitstellen, oder

- OCI-Backbone-Konnektivität mit VCN-Peering mit lokalen Peering-Gateways

Port 1521 muss für die Kommunikation mit Oracle Active Data Guard geöffnet sein, da Data Guard-Transportservices Port 1521 zum Übertragen von Redo-Logdateien verwenden. Ausführliche Informationen zum Networkingdesign finden Sie unter Maximum Availability Architecture (MAA).

Backup und Recovery

Automatisierte Datenbankbackups können mit Oracle Autonomous Recovery Service oder OCI Object Storage konfiguriert werden, je nach den ausgewählten Datenbankservice- und Recovery-Anforderungen.

Datenverschlüsselung

Für Daten während der Übertragung sind Oracle AI Database@Google Cloud-Services nur über verschlüsselte Kommunikationskanäle zugänglich. Standardmäßig ist der Oracle Net-Client so konfiguriert, dass er verschlüsselte Sessions verwendet, um sicherzustellen, dass alle Datenbankverbindungen während der Übertragung geschützt sind.

Oracle AI Database@Google Cloud schützt Daten im Ruhezustand mit Transparent Data Encryption (TDE), die standardmäßig aktiviert ist, ohne dass eine Kundenkonfiguration erforderlich ist. TDE verschlüsselt automatisch Datenbankdateien, Redo- und Undo-Logs, Backups und andere persistente Daten, wenn sie in den Speicher geschrieben werden, und entschlüsselt die Daten beim Zugriff durch autorisierte Prozesse transparent. Die Verschlüsselung wird mit einem hierarchischen Schlüsselmodell verwaltet, bei dem ein Masterverschlüsselungsschlüssel Tablespace-Schlüssel schützt, die wiederum die Daten verschlüsseln.

Regionsübergreifendes Oracle Data Guard wird nicht unterstützt, wenn vom Kunden verwaltete Verschlüsselungsschlüssel in Google Cloud Key Management Service (KMS) gespeichert werden

Migration zu Oracle AI Database@Google Cloud

Oracle Zero Downtime Migration (ZDM) bietet mehrere Migrationsworkflows, um PeopleSoft-Datenbanken in Oracle AI Database@Google Cloud zu verschieben.

Migration zu Exadata Database, Exascale Database und Base Database

- Physische Online-Migration

Der physische Online-Migrationsworkflow unterstützt Migrationen zwischen denselben Datenbankversionen und Plattformen. Bei diesem Ansatz werden die direkte Datenübertragung und die Methode

restore from serviceverwendet, um die Zieldatenbank zu erstellen. So wird die Verwendung von Zwischenbackupspeicher vermieden. Mit Oracle Data Guard werden Quell- und Zieldatenbanken synchronisiert, sodass eine Migration mit minimaler Ausfallzeit möglich ist. - Physische Offlinemigration

Der physische Offline-Migrationsworkflow unterstützt Migrationen zwischen denselben Datenbankversionen und Plattformen. Die Zieldatenbank wird mit Backup und Restore von Recovery Manager (RMAN) erstellt. Mit Google Cloud Filestore wird eine NFS-Dateifreigabe zum Speichern von RMAN-Backupdateien während des Migrationsprozesses bereitgestellt.

- Logische Onlinemigration

Der logische Online-Migrationsworkflow unterstützt Migrationen zwischen denselben oder verschiedenen Datenbankversionen und Plattformen. Dieser Workflow verwendet den Export und Import von Oracle Data Pump, um die Zieldatenbank zu erstellen. Google Cloud Filestore stellt eine NFS-Dateifreigabe zum Speichern der Data Pump-Dumpdateien bereit. Oracle GoldenGate wird verwendet, um die Quell- und Zieldatenbanken zu synchronisieren und eine Migration mit minimaler Ausfallzeit zu ermöglichen.

- Logische Offlinemigration

Der logische Offline-Migrationsworkflow unterstützt Migrationen zwischen denselben oder verschiedenen Datenbankversionen und Plattformen. Die Zieldatenbank wird mit Oracle Data Pump-Export und -Import erstellt. Google Cloud Filestore stellt eine NFS-Dateifreigabe bereit, um die Data Pump-Dumpdateien zu speichern, die während der Migration verwendet werden.

Migration in autonome KI-Datenbank (serverlos)

- Logische Onlinemigration

Der logische Online-Migrationsworkflow unterstützt Migrationen zwischen denselben oder verschiedenen Datenbankversionen und Plattformen. Dieser Workflow verwendet den Export und Import von Oracle Data Pump, um die autonome KI-Zieldatenbank zu erstellen. Google Cloud Filestore stellt eine NFS-Dateifreigabe zum Speichern von Data Pump-Dumpdateien bereit, während Oracle GoldenGate die Quell- und Zieldatenbank synchronisiert hält, um eine Migration mit minimaler Ausfallzeit zu erreichen.

- Logische Offlinemigration

Der logische Offline-Migrationsworkflow unterstützt Migrationen zwischen denselben oder verschiedenen Datenbankversionen und Plattformen. Die autonome KI-Zieldatenbank wird mit dem Export und Import von Oracle Data Pump erstellt. Google Cloud Filestore stellt eine NFS-Dateifreigabe bereit, um die Data Pump-Dumpdateien zu speichern, die während der Migration verwendet werden.

Komponenten - Überblick

| Komponente | Zweck |

|---|---|

| Oracle AI Database@Google Cloud |

Oracle AI Database@Google Cloud bietet Oracle Exadata Database Service on Dedicated Infrastructure, das in Google Cloud mit nativer Google Cloud-Integration bereitgestellt und betrieben wird. Es kombiniert Exadata-Performance und Oracle AI Database-Funktionen mit Google Cloud-Netzwerk-, Sicherheits- und Nutzungsmodellen. Das Angebot umfasst Oracle Exadata Database Service on Dedicated Infrastructure, Oracle Exadata Database Service on Exascale Infrastructure, Oracle Autonomous AI Database Service und Oracle Base Database Service zum Hosten der Datenbankebene. |

| Load Balancer | Load Balancer verteilt eingehenden Traffic über Web- oder Anwendungsserver und überwacht kontinuierlich Backend-Health Probes, um Traffic nur an fehlerfreie Instanzen zu senden. Dadurch wird eine gleichmäßige Trafficverteilung, hohe Verfügbarkeit und automatisches Failover ohne Anwendung sichergestellt |

| Bastion | Google Cloud Bastion Virtual Machine ermöglicht sicheren RDP- und SSH-Zugriff auf virtuelle Maschinen über HTTPS, ohne dass öffentliche IP-Adressen erforderlich sind. Es verbessert die Sicherheit, indem der administrative Zugriff zentralisiert und das Risiko eingehender Internetbedrohungen verringert wird. |

| Autonomous Recovery Service | Autonomous Recovery Service bietet automatisiertes Backup, kontinuierlichen Datenschutz und schnelle Wiederherstellung für Oracle AI Database(s). Es reduziert Datenverlust und Recovery-Zeit, indem Backups, Validierungen und Restore-Vorgänge autonom verwaltet werden. |

| Objektspeicher | Object Storage bietet dauerhaften, skalierbaren Speicher für unstrukturierte Daten mit einem Bucket-and-Object-Modell. Es wird häufig für Backups, Archivierung und Datenfreigabe mit integrierten Sicherheits- und Lebenszykluskontrollen verwendet |

| OCI-Vault | OCI Vault bietet eine zentralisierte Verwaltung von Verschlüsselungsschlüsseln und Secrets mit von Oracle verwalteten HSMs. Sie ermöglicht eine starke Sicherheit, Schlüsselrotation und Zugriffskontrolle für den Schutz von Daten über OCI-Services hinweg. |

| Google Cloud Filestore | Google Cloud Filestore bietet vollständig verwalteten, gemeinsam genutzten Dateispeicher für Google Cloud mit dem Standard-NFS-Protokoll. Es ermöglicht Anwendungen, auf skalierbare, leistungsstarke, hochverfügbare Dateifreigaben zuzugreifen, ohne die zugrunde liegenden Dateiserver oder Speicherinfrastruktur zu verwalten. |

| Google Cloud Key Management Service (Cloud KMS) | Google Cloud Key Management Service (Cloud KMS) ist ein verwalteter Service, der sichere Erstellung, Speicherung und Lebenszyklusverwaltung für Secrets, Verschlüsselungsschlüssel und von Unternehmensanwendungen zertifizierte Services bietet. |

Weitere Informationen

- PeopleSoft-Informationsportal

- PeopleSoft im Oracle Help Center

- Support für PeopleSoft-Anwendungen, die in einer Multicloud-Umgebung ausgeführt werden (Dok.-ID 3066912.1)

- Weitere Informationen über Single Sign-On für PeopleSoft

- E-SEC: Was ist Microsoft Entra und wird Entra für die Authentifizierung in PeopleSoft unterstützt? (Doc ID 3073875.1)

- E-SEC: PT 8.x So richten Sie externe Single Signon-Lösungen mit PeopleSoft ein (KB563357)