Einführung

In diesem Tutorial werden die Sicherheitsschichten in Cloud EPM-Geschäftsprozessen beschrieben. Außerdem wird erläutert, wie Sie die Sicherheit mit Zugriffskontrolle und Zugriffsberechtigungen verwalten können. Die Abschnitte bauen aufeinander auf und sind nacheinander durchzuarbeiten.

Hintergrund

Oracle Cloud Enterprise Performance Management (EPM) implementiert die Sicherheit auf mehreren Ebenen. Infrastruktursicherheitskomponenten, die von Oracle implementiert und verwaltet werden, erstellen für sehr sichere Cloud EPM-Umgebungen. Cloud EPM gewährleistet die Sicherheit durch die folgenden Mechanismen, durch die nur autorisierten Benutzern der Zugriff auf den Service erlaubt wird:

- SSO (Single Sign-On)

- Rollenbasierter Zugriff auf Umgebungen, einschließlich vordefinierter Cloud EPM-Rollen und Rollen auf Anwendungsebene

- Zugriffskontrolle

- Zusätzliche Sicherheitsebenen wie Zugriffsberechtigungen

SSO- und rollenbasierte Sicherheit wird durch Oracle Identity Management gesteuert. Oracle Identity Management definiert eine Sicherheitsdomain für jede Umgebung. Nach einer erfolgreichen Anmeldung wird der Zugriff auf den Service durch die dem Benutzer zugewiesene Rolle bestimmt.

Im Folgenden finden Sie einige wichtige Begriffe und Konzepte in diesem Tutorial:

Neue Oracle Cloud Enterprise Performance Management-(EPM-)Abonnements werden auf Oracle Cloud Infrastructure unterstützt, das Oracle Identity Cloud Services als Standard-Identitätsspeicher verwendet.

Oracle Cloud Infrastructure: Cloud EPM ist eine Komponente von Oracle Cloud.

Die neueste Version von Oracle Cloud wird als Oracle Cloud Infrastructure (OCI) bezeichnet. OCI stellt eine hochverfügbare Rechenleistung und Infrastruktur für Cloud EPM bereit. Von Erstkunden erworbene neue Cloud EPM-Abonnements werden auf OCI unterstützt. OCI kann auch als Oracle Cloud Gen 2 oder OCI (Gen 2) bezeichnet werden.

Oracle Cloud Classic: Oracle Cloud Classic ist der Vorgänger von OCI. Viele Cloud EPM-Kunden werden auf Oracle Cloud Classic unterstützt.

Hinweis:

Oracle Cloud Enterprise Performance Management-Geschäftsprozesse funktionieren unabhängig von der verwendeten Oracle Fusion Cloud Enterprise Performance Management-Infrastruktur auf die gleiche Art. Es bestehen jedoch einige Unterschiede zwischen EPM Cloud-Vorgängen in Classic- und OCI-Umgebungen. Lesen Sie die Dokumentation Unterschiede zwischen klassischen und OCI-Umgebungen in der Dokumentation Erste Schritte mit Oracle EPM Cloud und EDM Cloud für Administratoren.Cloud Portal: Die Website, über die Sie Cloud EPM-Benutzer und -Sicherheit einrichten und konfigurieren. OCI und Oracle Cloud Classic verwalten separate Cloud-Portale. In diesem Dokument werden das Oracle Cloud Classic-Portal als "Meine Services" (Classic) und das OCI-Portal als "Meine Services" (OCI) bezeichnet.

Identitätsdomain: Ein Segment der gemeinsamen Identity Management-Infrastruktur, in der Identitätsdomainadministratoren Cloud EPM-Benutzer und -Sicherheit in Oracle Cloud Classic mit "Meine Services" (Classic) erstellen, verwalten und verwalten. Entspricht dem Cloud-Accountnamen in OCI.

Ein Identitätsdomainadministrator erstellt und verwaltet Benutzeraccounts innerhalb einer Identitätsdomain. Der Accountadministrator erteilt mindestens einem Benutzer die Rolle "Identitätsdomainadministrator", um den Einrichtungsprozess der Sicherheit zu delegieren.

Standardmäßig werden jedem Kunden zwei Umgebungen (Test- und Produktionsumgebung) eines Service zugewiesen. Der Identitätsdomainadministrator kann in der Anwendung "Meine Services" (OCI und Classic) oder in der Oracle Cloud-Identitätskonsole (nurOCI) die Benutzer verwalten, die Zugriff auf diese Umgebungen benötigen. Unter einem Kundenaccount oder einer Identitätsdomain können viele EPM Cloud-Services aktiviert werden.

Cloud-Accountname: Der Name des Accounts, der Ihr EPM Cloud-Abonnement verwaltet. In OCI (2. Generation) wird der Cloud-Accountname als Name der Identitätsdomain verwendet, die Ihre EPM Cloud-Umgebungen sichert. Identitätsdomainadministratoren verwenden "Meine Services", die Oracle Cloud Identity-Konsole und die Oracle Cloud-Konsole (IAM), um EPM Cloud-Benutzer und -Sicherheit einzurichten und verwalten zu können. Standardmäßig werden jedem Kunden zwei Umgebungen (Test- und Produktionsumgebung) eines Service zugewiesen.

Der Accountadministrator erteilt mindestens einem Benutzer die Rolle "Identitätsdomainadministrator", um den Einrichtungsprozess der Sicherheit zu delegieren. Viele EPM Cloud-Services können unter einem Cloud-Accountnamen aktiviert werden.

Oracle Cloud Identity-Konsole: Eine weitere Konsole, mit der Identitätsdomainadministratoren die Sicherheit in Identity Cloud Services (IDCS) in OCI einrichten und verwalten. Auf diese Konsole wird über "Meine Services" (OCI) zugegriffen.

In diesem Tutorial erhalten Sie einen Überblick über die einzelnen Sicherheitsebenen und erfahren, wie Sie die Sicherheit mit Zugriffskontrolle und Zugriffsberechtigungen verwalten können.

Voraussetzungen

Für praktische Tutorials zu Cloud EPM müssen Sie möglicherweise einen Snapshot in Ihre Cloud EPM Enterprise Service-Instanz importieren. Bevor Sie einen Tutorial-Snapshot importieren können, müssen Sie eine andere Cloud EPM Enterprise Service-Instanz anfordern oder Ihre aktuelle Anwendung und Ihren aktuellen Geschäftsprozess entfernen. Der Tutorial-Snapshot wird weder über Ihre vorhandene Anwendung oder Ihren vorhandenen Geschäftsprozess importiert, noch wird er die Anwendung oder den Geschäftsprozess, mit dem Sie derzeit arbeiten, automatisch ersetzen oder wiederherstellen.

Bevor Sie mit diesem Tutorial beginnen, müssen Sie:

- Serviceadministratorzugriff auf eine Cloud EPM Enterprise Service-Instanz.

- Eine Anwendung, die für einen der Cloud EPM-Geschäftsprozesse geladen wird. Sofern verfügbar, können Sie die vordefinierten Beispielanwendungen verwenden, die mit dem Geschäftsprozess bereitgestellt werden.

- Einige Benutzer, die in Ihrer Identitätsdomain erstellt und bereitgestellt wurden.

Hinweis:

Wenn beim Importieren des Snapshots Migrationsfehler auftreten, führen Sie die Migration erneut aus, ausgenommen die HSS-Shared Services-Komponente sowie die Artefakte der Sicherheits- und Benutzervoreinstellungen in der Core-Komponente. Weitere Informationen zum Hochladen und Importieren von Snapshots finden Sie in der Dokumentation Migration für Oracle Enterprise Performance Management Cloud verwalten.Cloud EPM-Sicherheit

Informationen zu Single Sign-On

Ein Oracle Cloud-Serviceaccount ist ein eindeutiger Kundenaccount, der mehrere Cloud-Services unterschiedlicher Servicetypen enthalten kann. Jeder Oracle Cloud-Service gehört zu einer Identitätsdomain. Eine Identitätsdomain ist ein Konstrukt zur Verwaltung von Benutzern und Rollen, Integrationsstandards, externen Identitäten, sicherer Anwendungsintegration über die Oracle Single Sign-On-(SSO-)Konfiguration und die OAuth-Administration. Mehrere Services können mit einer einzelnen Identitätsdomain verknüpft sein, um Benutzerdefinitionen und Authentifizierung gemeinsam zu verwenden. Benutzern in einer Identitätsdomain kann unterschiedliche Zugriffsebenen für jeden mit der Domain verknüpften Service erteilt werden, um eine Aufgabentrennung sicherzustellen.

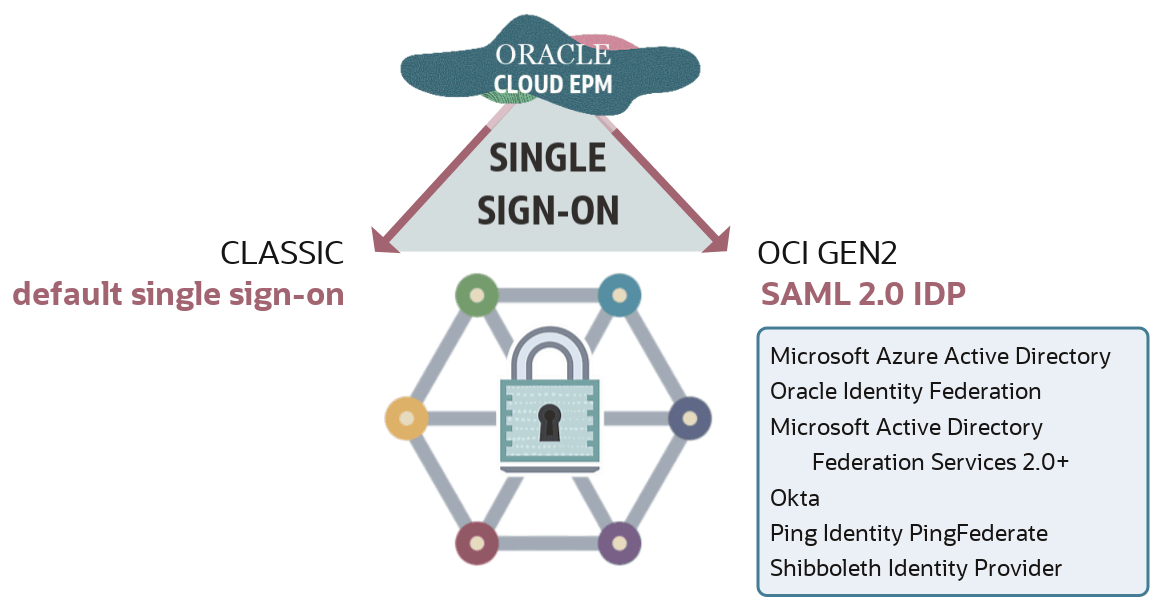

Sie können den standardmäßigen Oracle Cloud EPM Single Sign-On (klassisch) verwenden oder einen Security Assertion Markup Language-(SAML-)2.0-konformen Identitätsprovider verwenden, um Benutzer bei mehreren Cloud EPM-Services zu authentifizieren.

Hinweis:

Cloud EPM unterstützt nur Service Provider-(SP-)initiiertes SSO.

Mit SSO können sich Cloud EPM-Benutzer mit denselben Zugangsdaten authentifizieren, die sie für den Zugriff auf Netzwerkressourcen in ihrer Organisation verwenden, wenn sie eine Verbindung zu einer Cloud EPM-Umgebung herstellen.

In Identity Cloud Service können Sie für OCI GEN2 die Rollenzuweisung vereinfachen, indem Sie Gruppen mehrere Cloud EPM-Benutzer zuweisen. Anschließend weisen Sie diesen Gruppen vordefinierte Rollen zu. Da IDCS-Gruppen mit Identitätsprovidergruppen synchronisiert werden können (wie MSAD-Gruppen), können Sie einzelne Benutzer zu Identitätsprovidergruppen hinzufügen und die vordefinierten Rollen in Oracle Cloud Identity-Konsole diesen Gruppen zuweisen.

Identitätsdomainadministratoren können Benutzer einzeln erstellen oder eine Uploaddatei mit Benutzerdaten verwenden, um mehrere Benutzer gleichzeitig zu erstellen. Identitätsdomainadministratoren müssen mit Sicherheitskonzepten vertraut sein, einschließlich der vordefinierten Oracle Cloud Enterprise Performance Management-Rollen, mit denen Benutzer Zugriff auf eine Umgebung erhalten können, und wissen, wie Sie mit "Meine Services" (Classic) oder "Meine Services" (OCI) und der Oracle Cloud Identity Console (nur OCI) Aufgaben ausführen.

Vordefinierte Cloud EPM-Rollen

Der Zugriff auf Cloud EPM-Serviceumgebungen wird durch vordefinierte Funktionsrollen bestimmt, die einem Benutzer oder einer Gruppe zugewiesen sind. Durch vordefinierte Funktionsrollen werden Benutzer und Gruppen mit den Geschäftsaktivitäten verknüpft, für die sie in einer Umgebung und mit den Daten, auf die sie zugreifen können, berechtigt sind. Benutzer und Gruppen müssen vordefinierten Rollen zugewiesen werden, die ihnen Zugriff auf Geschäftsfunktionen und zugehörige Daten erteilen.

Die folgenden Oracle Cloud EPM-Services verwenden ein gemeinsames Set von vier vordefinierten Funktionsrollen, um den Zugriff auf Umgebungen zu kontrollieren:

- Planning

- FreeForm

- Financial Consolidation and Close

- Tax Reporting

- Profitability and Cost Management

- Enterprise Profitability and Cost Management

- Account Reconciliation

- Strategic Workforce Planning

- Narrative Reporting

- Sales Planning

Oracle Enterprise Data Management Cloud (EDMC) verwendet nur die vordefinierten Rollen "Serviceadministrator" und "Benutzer". Poweruser und Viewer werden unter "Meine Dienste" angezeigt. Weisen Sie diesen Rollen keine Benutzer zu. Sie gelten nicht für EDMC.

Der Zugriff, der durch eine vordefinierte Rolle innerhalb einer Umgebung gewährt wird, hängt vom Servicetyp ab. Beispiel: Mit der Rolle "Poweruser" in Planning können Sie eine Geschäftsregelsicherheit verwalten und den Genehmigungsprozess steuern, während Sie mit derselben Rolle in Tax Reporting die Steuerautomatisierung ausführen und Daten importieren können.

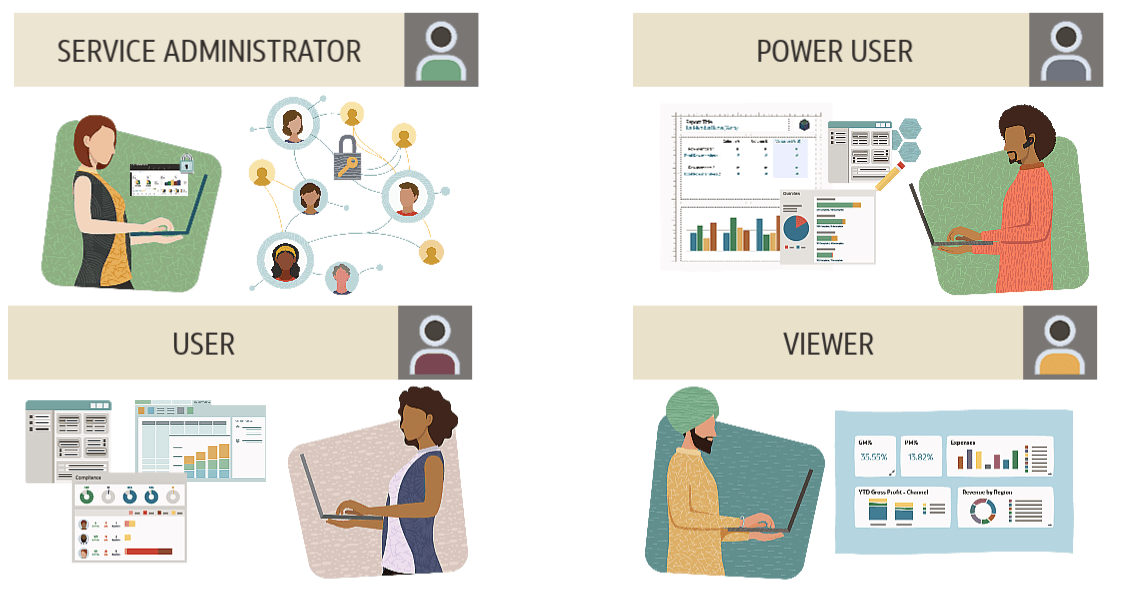

Serviceadministratoren führen administrative und funktionale Aktivitäten durch, wie das Verwalten von Benutzern und ihren Rollen, das Konfigurieren von Single Sign-On und das Einrichten des eingeschränkten Netzwerkzugriffs. Serviceadministratoren sind für die Konfiguration der Sicherheit auf Anwendungsebene verantwortlich.

Wenn der Service für SSO konfiguriert ist, werden Oracle Cloud EPM-Benutzernamen und -Kennwörter sowie Kennwort-Policys vom Verzeichnisserver Ihrer Organisation verwaltet.

Poweruser können Daten anzeigen und mit ihnen interagieren sowie Formulare, Ad-hoc-Raster und Berichte erstellen und verwalten.

Benutzer können Daten zur Genehmigung eingeben und weiterleiten, Formulare mit Ad-hoc-Features analysieren und einen Drillthrough zum Quellsystem durchführen. Benutzer können Berichtsinhalte anzeigen, auf die sie Zugriff haben.

Der Leseberechtigte zeigt Daten über Formulare und Ad-hoc-Raster an und analysiert sie. Ein Viewer kann keine Daten im System eingeben.

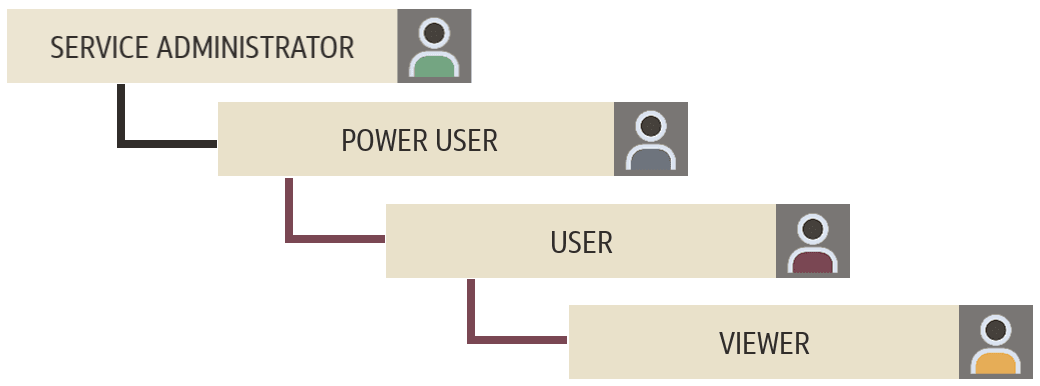

Rollen sind hierarchisch. Zugriffsberechtigungen, die Rollen niedrigerer Ebenen erteilt wurden, werden von Rollen höherer Ebenen geerbt.

Beispiel: Benutzer, die als Serviceadministratoren zugewiesen sind, erben auch die Berechtigungen "Poweruser", "User" und "Viewer". Poweruser übernehmen die Berechtigungen von Benutzer und Viewer, und Benutzer übernehmen die Berechtigungen des Viewers.

Hinweis:

Das Thema Vordefinierte Rollen in der Dokumentation Erste Schritte mit Oracle Enterprise Performance Management Cloud für Administratoren enthält vordefinierte Rollendetails für jeden anwendbaren Cloud EPM-Geschäftsprozess. Im Thema Rollen Benutzern zuweisen werden die Aufgaben behandelt, die Sie beim Zuweisen von Rollen mit "Meine Services" (Klassisch) und "Identity Cloud Service" ausführen müssen.Informationen zu Rollen auf Anwendungsebene

Anwendungsrollen verbessern die Zugriffsrechte von Benutzern über die ihnen zugewiesenen vordefinierten Rollen hinaus.

Während die allgemeinen Zugriffsrechte durch die vordefinierten Rollen gesteuert werden, können Serviceadministratoren oder Benutzer mit der Anwendungsrolle "Access Control Manager" anwendungsspezifische Rollen und Datenzugriffsberechtigungen Benutzern und Gruppen, die in der Zugriffskontrolle erstellt und verwaltet werden, erteilen. Beispiel: Ein Benutzer verfügt standardmäßig nicht über das Recht zum Entwerfen des Genehmigungsprozesses, der nur Powerusern und Serviceadministratoren gewährt wird. Unter "Zugriffskontrolle" können Serviceadministratoren die Rolle "Genehmigungsadministrator" zuweisen, damit der Benutzer genehmigungsbezogene Aktivitäten ausführen kann.

Die folgenden Cloud EPM-Geschäftsprozesse unterstützen die Anwendungsrollenzuweisung:

- Planning

- FreeForm

- Financial Consolidation and Close

- Tax Reporting

- Narrative Reporting

- Enterprise Profitability and Cost Management

- Oracle Enterprise Data Management-Cloud

- Account Reconciliation

Hinweis:

Eine vollständige Liste der Anwendungsrollen, die in jedem Cloud EPM-Geschäftsprozess verfügbar sind, finden Sie in den Unterthemen für Geschäftsprozesse im Abschnitt Rollenzuweisungen auf Anwendungsebene verwalten der Dokumentation Zugriffskontrolle für Oracle Enterprise Performance Management Cloud verwalten.Sie verwalten Anwendungsrollenzuweisungen in der Zugriffskontrolle. Serviceadministratoren können Benutzern und Gruppen, die unter "Zugriffskontrolle" erstellt und verwaltet werden, anwendungsspezifische Rollen sowie Datenzugriffsberechtigungen zuweisen.

Info zur Zugriffskontrolle

Access Control ist eine Cloud EPM-Komponente, die in den folgenden Geschäftsprozessen verfügbar ist:

- Planning

- FreeForm

- Financial Consolidation and Close

- Tax Reporting

- Profitability and Cost Management

- Enterprise Profitability and Cost Management

- Account Reconciliation

- Oracle Enterprise Data Management-Cloud

- Narrative Reporting

- Oracle Strategic Workforce Planning Cloud

- Oracle Sales Planning Cloud

Mit der Zugriffskontrolle können Sie die folgenden Aufgaben ausführen:

- Gruppen erstellen, und fügen Sie EPM Cloud-Benutzer oder andere Gruppen als Mitglieder hinzu

- Gruppenmitglieder hinzufügen oder löschen

- Anwendungsrollen Gruppen oder Benutzern zuweisen, einschließlich sich selbst

- Eine Liste der Benutzer anzeigen, die Mitglieder der Gruppe sind

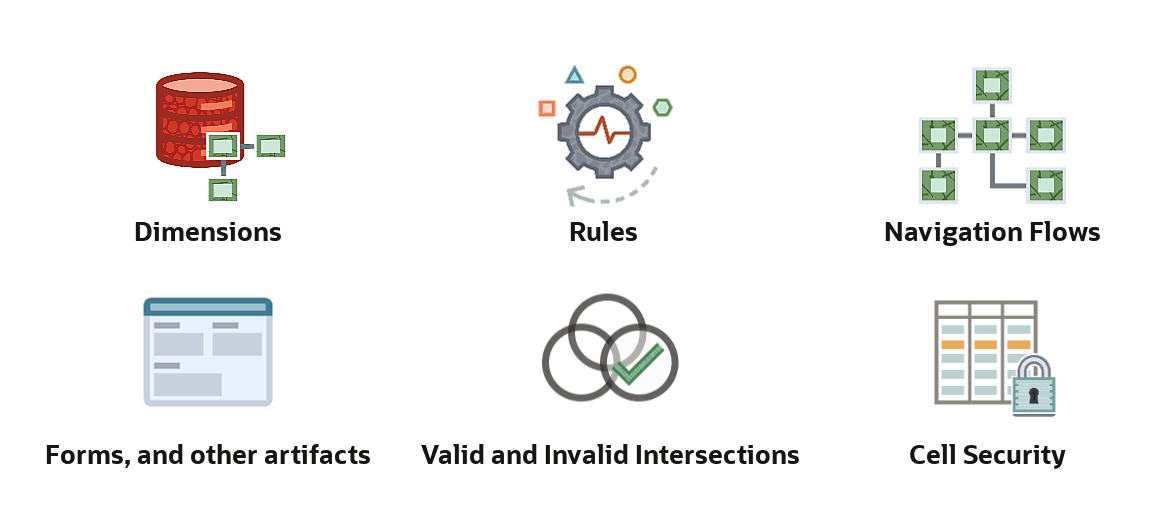

Zusätzliche Sicherheitsebenen

In jedem Cloud EPM-Geschäftsprozess können zusätzliche Sicherheitsfunktionen verfügbar sein. Diese werden in Verbindung mit der Zugriffskontrolle verwendet, um Zugriffsberechtigungen bereitzustellen. Sie können Zugriffsberechtigungen für Dimensionen, Regeln, Navigationsflüsse, Formulare und andere Artefakte definieren sowie gültige und ungültige Schnittmengen und Sicherheit auf Zellenebene festlegen.

Sicherheit in der Zugriffskontrolle verwalten

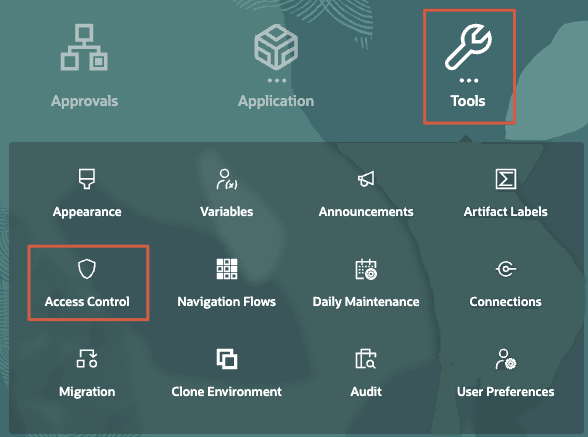

Um die Zugriffskontrolle zu öffnen, klicken Sie auf der Homepage Ihres Cloud EPM-Geschäftsprozesses auf Extras, Zugriffskontrolle.

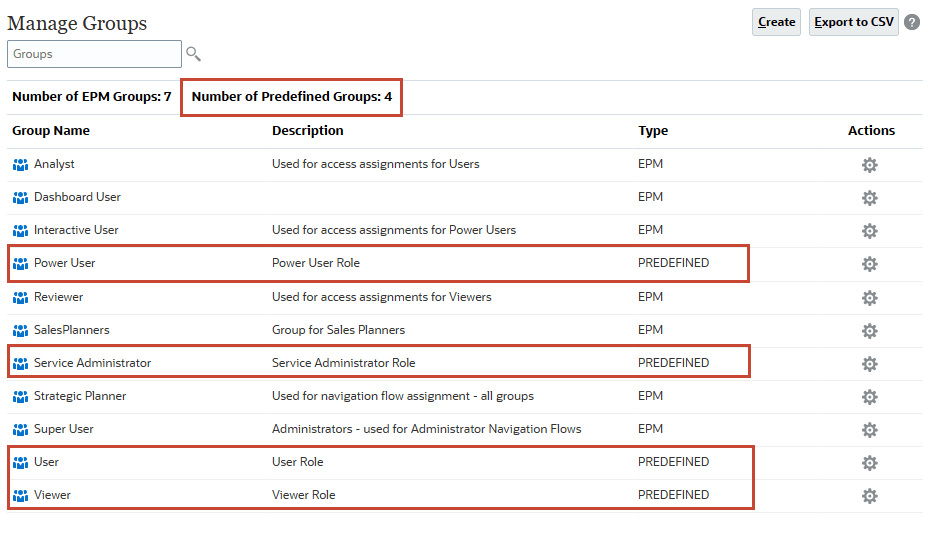

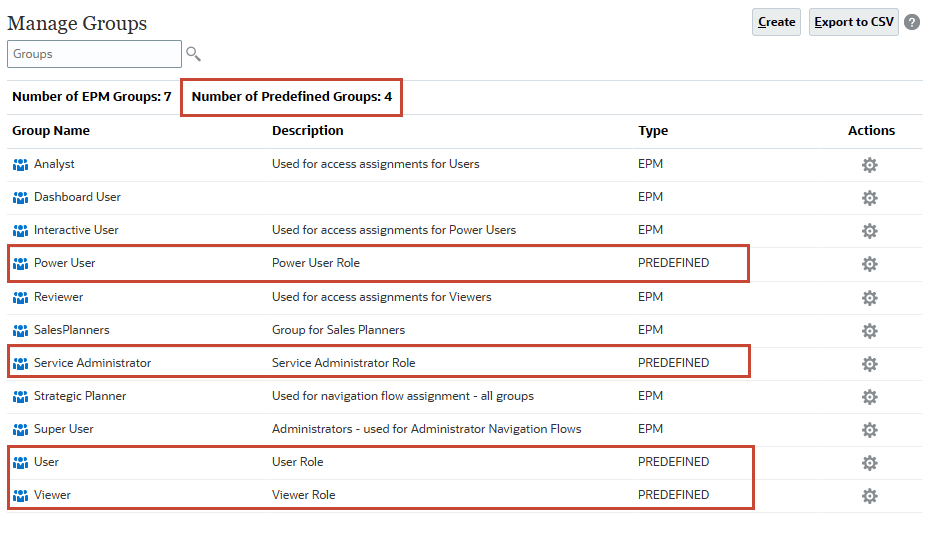

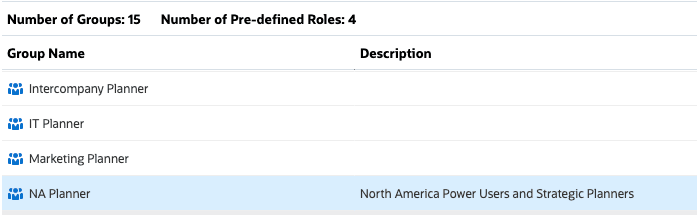

Die Zugriffskontrolle wird mit der angezeigten Option "Gruppen verwalten" geöffnet. In diesem Beispiel werden vordefinierte Rollen und Gruppen angezeigt, die in der Anwendung {\b Planning Sample Vision} erstellt wurden.

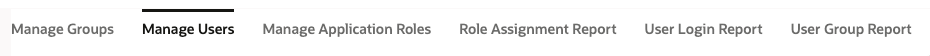

Verwalten Sie die Zugriffskontrolle in den folgenden Registerkarten unten auf der Seite:

- Gruppen verwalten

- Benutzer verwalten

- Anwendungsrollen verwalten

- Bericht "Rollenzuweisung"

- Bericht zu Benutzeranmeldungen

- Benutzergruppenbericht

Gruppen verwalten

In "Gruppen der Zugriffskontrolle verwalten" werden vordefinierte Rollen als Gruppen aufgelistet.

Hinweis:

Sie können vordefinierte Rollen aus der Zugriffskontrolle nicht löschen, ändern oder Rollen auf Anwendungsebene zuweisen. Zusätzlich werden Cloud EPM-Benutzer, die vordefinierten Rollen zugewiesen sind, unter "Zugriffskontrolle" aufgelistet, damit sie als Gruppenmitglieder hinzugefügt werden können.

Cloud EPM-Geschäftsprozesse verwenden ein internes Repository zur Unterstützung von Rollenzuweisungen auf Anwendungsebene.

Cloud EPM-Benutzer und andere Gruppen können Mitglieder von Gruppen sein, die mit der Zugriffskontrolle verwaltet werden Benutzer können Anwendungsrollen erhalten, indem der Gruppe eine Rolle zugewiesen wird.

Tipp:

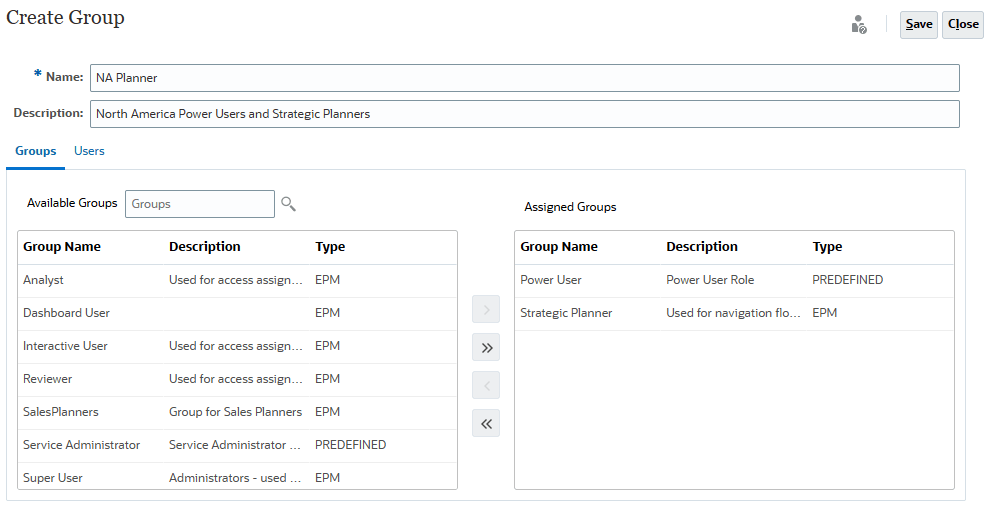

Importieren oder exportieren Sie Gruppen mit Migrations- oder EPM Automate-Befehlen.Gruppen erstellen

- Klicken Sie in "Gruppen verwalten" oben rechts auf Erstellen.

- Geben Sie die folgenden Informationen ein:

- Name: Geben Sie einen eindeutigen Gruppennamen (maximal 256 Zeichen) ein.

Hinweis:

Bei Gruppennamen wird nicht zwischen Groß- und Kleinschreibung unterschieden. In Cloud EPM können Sie keine Gruppen erstellen, deren Namen mit den vordefinierten Rollennamen (Serviceadministrator, Poweruser, Benutzer oder Planer und Leseberechtigter) identisch sind. - Beschreibung: (Optional) Geben Sie eine Beschreibung für die Gruppe ein.

- Name: Geben Sie einen eindeutigen Gruppennamen (maximal 256 Zeichen) ein.

- (Optional) Fügen Sie in Gruppen Gruppen Gruppen zum Erstellen einer verschachtelten Gruppe hinzu.

- Klicken Sie auf

(Suchen), um eine Liste der verfügbaren Gruppen anzuzeigen, oder filtern Sie die Liste, indem Sie eine Suchzeichenfolge eingeben und dann auf

(Suchen), um eine Liste der verfügbaren Gruppen anzuzeigen, oder filtern Sie die Liste, indem Sie eine Suchzeichenfolge eingeben und dann auf  (Suchen) klicken.

(Suchen) klicken. - Wählen Sie aus "Verfügbare Gruppen" die Elementgruppen aus, die der neuen Gruppe hinzugefügt werden sollen.

- Klicken Sie auf > (Verschieben).

Die ausgewählten Gruppen werden unter "Zugewiesene Gruppen" aufgeführt.

Hinweis:

Durch Klicken auf > (Verschieben), >> (Alle verschieben), < (Entfernen), << (Alle entfernen) können Sie Zuweisungen hinzufügen oder entfernen.

- Klicken Sie auf

- (Optional): Klicken Sie auf Benutzer, um Servicebenutzer als Mitglieder der Gruppe hinzuzufügen.

- Klicken Sie auf

(Suchen), um eine Liste aller verfügbaren Benutzer anzuzeigen, oder filtern Sie die Liste, indem Sie eine Suchzeichenfolge eingeben und dann auf

(Suchen), um eine Liste aller verfügbaren Benutzer anzuzeigen, oder filtern Sie die Liste, indem Sie eine Suchzeichenfolge eingeben und dann auf  (Suchen) klicken.

(Suchen) klicken. - Wählen Sie unter "Verfügbare Benutzer" die Benutzer, die der neuen Gruppe hinzugefügt werden sollen.

- Klicken Sie auf > (Verschieben).

Die ausgewählten Benutzer werden unter "Zugewiesene Benutzer" aufgelistet.

Hinweis:

Durch Klicken auf > (Verschieben), >> (Alle verschieben), < (Entfernen), << (Alle entfernen) können Sie Zuweisungen hinzufügen oder entfernen.

- Klicken Sie auf

- Klicken Sie auf Speichern.

- Klicken Sie in der Informationsnachricht auf OK.

Die neu hinzugefügte Gruppe wird auf der Seite aufgelistet.

Gruppen bearbeiten

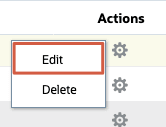

- Suchen Sie unter "Gruppen verwalten" die Gruppe, die Sie ändern möchten, klicken Sie auf

(Aktionen), und wählen Sie Bearbeiten aus.

(Aktionen), und wählen Sie Bearbeiten aus.

- Ändern Sie in "Gruppe bearbeiten" den Namen, die Beschreibung, die Gruppe und die Benutzerauswahl.

Tipp:

Die Schritte zum Hinzufügen und Entfernen von Zuweisungen finden Sie in den Schritten 3 und 4 im Abschnitt Gruppen erstellen dieses Tutorials. - Klicken Sie auf Speichern.

- Klicken Sie in der Informationsnachricht auf OK.

Gruppen löschen

- Suchen Sie unter "Gruppen verwalten" die Gruppe, die Sie löschen möchten, klicken Sie auf

(Aktionen), und wählen Sie Löschen aus.

(Aktionen), und wählen Sie Löschen aus. - Klicken Sie in der Eingabeaufforderung "Gruppe löschen" auf Ja.

- Klicken Sie in der nächsten Informationsmeldung auf OK.

Benutzergruppenzuweisungen verwalten

- Klicken Sie in den horizontalen Registerkarten auf Benutzer verwalten.

- Suchen Sie den Benutzer, dem Sie Rollen zuweisen möchten, klicken Sie auf

(Aktionen), und wählen Sie Bearbeiten aus.

(Aktionen), und wählen Sie Bearbeiten aus. - Fügen Sie unter "Mitglied von - Verfügbare Gruppen" Gruppen hinzu, um eine verschachtelte Gruppe zu erstellen.

- Klicken Sie auf

(Suchen), um eine Liste der verfügbaren Gruppen anzuzeigen, oder filtern Sie die Liste, indem Sie eine Suchzeichenfolge eingeben und dann auf

(Suchen), um eine Liste der verfügbaren Gruppen anzuzeigen, oder filtern Sie die Liste, indem Sie eine Suchzeichenfolge eingeben und dann auf  (Suchen) klicken.

(Suchen) klicken. - Wählen Sie unter "Verfügbare Gruppen" die Elementgruppen aus, die Sie zuweisen möchten.

- Klicken Sie auf > (Verschieben).

Die ausgewählten Gruppen werden unter "Zugewiesene Gruppen" aufgeführt.

Hinweis:

Durch Klicken auf > (Verschieben), >> (Alle verschieben), < (Entfernen), << (Alle entfernen) können Sie Zuweisungen hinzufügen oder entfernen.

- Klicken Sie auf

- Klicken Sie auf Speichern.

- Klicken Sie in der Informationsnachricht auf OK.

Cloud EPM-Anwendungsrollen zuweisen und Zuweisung aufheben

Serviceadministratoren können Benutzern und Gruppen, die unter "Zugriffskontrolle" erstellt und verwaltet werden, anwendungsspezifischen Rollen- und Datenzugriffsberechtigungen zuweisen.

Die empfohlene Best Practice besteht darin, die passende Rolle mit der niedrigsten Ebene sowie weitere Berechtigungen nach Bedarf zuzuweisen.

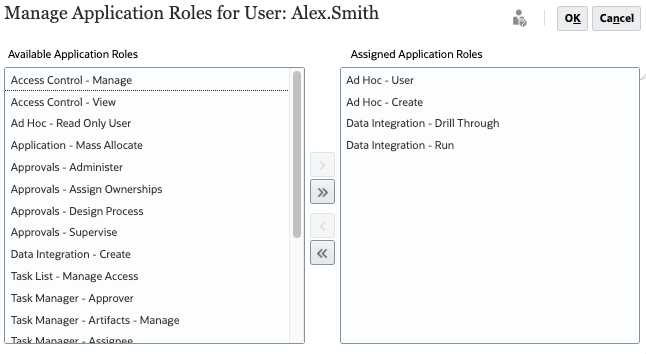

Benutzern Anwendungsrollen zuweisen

- Gehen Sie auf den horizontalen Registerkarten zu Anwendungsrollen verwalten.

- Prüfen Sie in der Dropdown-Liste, ob Benutzer ausgewählt ist.

Tipp:

Sie können die Liste filtern, indem Sie eine Suchzeichenfolge eingeben und dann auf (Suchen) klicken. - Suchen Sie den Benutzer, dem Sie Rollen zuweisen möchten, klicken Sie auf

(Aktionen), und wählen Sie Rollen verwalten aus.

(Aktionen), und wählen Sie Rollen verwalten aus. - So weisen Sie eine Anwendungsrolle zu:

- Wählen Sie unter "Verfügbare Anwendungsrollen" eine Anwendungsrolle.

Tipp:

Die folgenden standardmäßigen Browsertechniken für die Auswahl mehrerer Elemente aus einer Liste werden unterstützt:- Shift + click: Wählt zwei oder mehr aufeinanderfolgende Elemente aus. Um aufeinanderfolgende Elemente auszuwählen, wählen Sie das erste Element aus. Drücken Sie dann die Umschalttaste, und klicken Sie auf das letzte Element, um sowohl Elemente als auch alle dazwischen liegenden Elemente auszuwählen.

- Strg + Klick: Wählt zwei oder mehr nicht aufeinanderfolgende Elemente aus. Um mehrere nicht aufeinanderfolgende Elemente auszuwählen, drücken Sie beim Klicken auf die einzelnen Elemente die Strg-Taste.

- Klicken Sie auf > (Verschieben).

Die ausgewählten Rollen werden in der Liste Zugewiesene Anwendungsrollen aufgeführt.

Hinweis:

Durch Klicken auf > (Verschieben), >> (Alle verschieben), < (Entfernen), << (Alle entfernen) können Sie Zuweisungen hinzufügen oder entfernen.

In diesem Beispiel werden Planning-Anwendungsrollen einem Benutzer zugewiesen.

- Wählen Sie unter "Verfügbare Anwendungsrollen" eine Anwendungsrolle.

- So entfernen Sie eine Anwendungsrolle:

- Wählen Sie unter "Zugewiesene Anwendungsrollen" eine zugewiesene Rolle aus.

Tipp:

Die folgenden standardmäßigen Browsertechniken für die Auswahl mehrerer Elemente aus einer Liste werden unterstützt:- Shift + click: Wählt zwei oder mehr aufeinanderfolgende Elemente aus. Um aufeinanderfolgende Elemente auszuwählen, wählen Sie das erste Element aus. Drücken Sie dann die Umschalttaste, und klicken Sie auf das letzte Element, um sowohl Elemente als auch alle dazwischen liegenden Elemente auszuwählen.

- Strg + Klick: Wählt zwei oder mehr nicht aufeinanderfolgende Elemente aus. Um mehrere nicht aufeinanderfolgende Elemente auszuwählen, drücken Sie beim Klicken auf die einzelnen Elemente die Strg-Taste.

- Klicken Sie auf < (Entfernen).

Hinweis:

Durch Klicken auf > (Verschieben), >> (Alle verschieben), < (Entfernen), << (Alle entfernen) können Sie Zuweisungen hinzufügen oder entfernen.

- Wählen Sie unter "Zugewiesene Anwendungsrollen" eine zugewiesene Rolle aus.

- Klicken Sie auf OK.

- Klicken Sie in der Informationsnachricht auf OK.

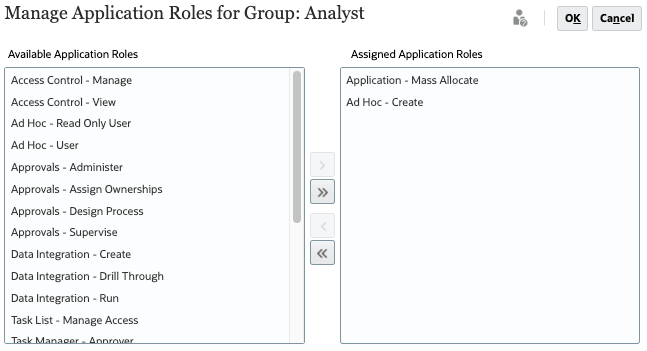

Gruppen Anwendungsrollen zuordnen

- Wählen Sie unter "Anwendungsrollen verwalten" in der Dropdown-Liste die Option Gruppen aus, und klicken Sie auf

(Suchen).

(Suchen).

Tipp:

Sie können die Liste filtern, indem Sie eine Suchzeichenfolge eingeben und dann auf (Suchen) klicken. - Suchen Sie die Gruppe, der Sie Rollen zuweisen möchten, klicken Sie auf

(Aktionen), und wählen Sie Rollen verwalten aus.

(Aktionen), und wählen Sie Rollen verwalten aus. - So weisen Sie eine Anwendungsrolle zu:

- Wählen Sie unter "Verfügbare Anwendungsrollen" eine Anwendungsrolle.

Tipp:

Die folgenden standardmäßigen Browsertechniken für die Auswahl mehrerer Elemente aus einer Liste werden unterstützt:- Shift + click: Wählt zwei oder mehr aufeinanderfolgende Elemente aus. Um aufeinanderfolgende Elemente auszuwählen, wählen Sie das erste Element aus. Drücken Sie dann die Umschalttaste, und klicken Sie auf das letzte Element, um sowohl Elemente als auch alle dazwischen liegenden Elemente auszuwählen.

- Strg + Klick: Wählt zwei oder mehr nicht aufeinanderfolgende Elemente aus. Um mehrere nicht aufeinanderfolgende Elemente auszuwählen, drücken Sie beim Klicken auf die einzelnen Elemente die Strg-Taste.

- Klicken Sie auf > (Verschieben).

Die ausgewählten Rollen werden in der Liste Zugewiesene Anwendungsrollen aufgeführt.

Hinweis:

Durch Klicken auf > (Verschieben), >> (Alle verschieben), < (Entfernen), << (Alle entfernen) können Sie Zuweisungen hinzufügen oder entfernen.

In diesem Beispiel werden Planning-Anwendungsrollen einer Gruppe zugewiesen.

- Wählen Sie unter "Verfügbare Anwendungsrollen" eine Anwendungsrolle.

- So entfernen Sie eine Anwendungsrolle:

- Wählen Sie unter "Zugewiesene Anwendungsrollen" eine zugewiesene Rolle aus.

Tipp:

Die folgenden standardmäßigen Browsertechniken für die Auswahl mehrerer Elemente aus einer Liste werden unterstützt:- Shift + click: Wählt zwei oder mehr aufeinanderfolgende Elemente aus. Um aufeinanderfolgende Elemente auszuwählen, wählen Sie das erste Element aus. Drücken Sie dann die Umschalttaste, und klicken Sie auf das letzte Element, um sowohl Elemente als auch alle dazwischen liegenden Elemente auszuwählen.

- Strg + Klick: Wählt zwei oder mehr nicht aufeinanderfolgende Elemente aus. Um mehrere nicht aufeinanderfolgende Elemente auszuwählen, drücken Sie beim Klicken auf die einzelnen Elemente die Strg-Taste.

- Klicken Sie auf < (Entfernen).

Hinweis:

Durch Klicken auf > (Verschieben), >> (Alle verschieben), < (Entfernen), << (Alle entfernen) können Sie Zuweisungen hinzufügen oder entfernen.

- Wählen Sie unter "Zugewiesene Anwendungsrollen" eine zugewiesene Rolle aus.

- Klicken Sie auf OK.

- Klicken Sie in der Informationsnachricht auf OK.

Berichte generieren

Serviceadministratoren oder Benutzer, die der Anwendungsrolle "Zugriffskontrollemanager" zugewiesen sind, können Berichte generieren, um Rollenzuweisungen zu analysieren und Zu verwalten. Sie können einen Bericht exportieren, um eine CSV-Version des Berichts zu erstellen.

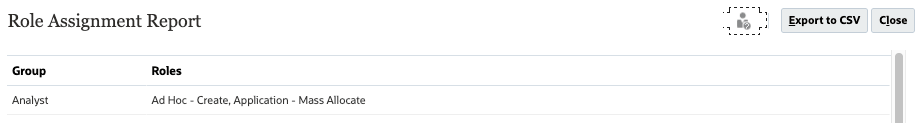

Rollenzuweisungsbericht einer Gruppe anzeigen

Sie können zugewiesene vordefinierte Rollen und Anwendungsrollen eines Benutzers oder einer Gruppe prüfen. Gruppen, denen ein Benutzer angehört, werden nicht aufgelistet, wenn die entsprechenden Gruppen nicht verwendet werden, um dem Benutzer Anwendungsrollen zuzuweisen. Mit diesem Bericht können Sie den Benutzerzugriff für das Compliancereporting verfolgen.

- Prüfen Sie in der Dropdown-Liste "Anwendungsrollen verwalten", ob Gruppen ausgewählt ist.

Tipp:

Sie können Rollenzuweisungsrollen für Benutzer oder Gruppen anzeigen. Um zu Benutzern zu wechseln, wählen Sie in der Dropdown-Liste die Option Benutzer aus, und klicken Sie auf (Suchen).

(Suchen). - Suchen Sie die Gruppe, für die Sie einen Bericht erstellen möchten, klicken Sie auf

(Aktionen), und wählen Sie Rollenzuweisungsbericht aus.

(Aktionen), und wählen Sie Rollenzuweisungsbericht aus. - Prüfen Sie den Bericht "Rollenzuweisung" für die ausgewählte Gruppe.

In diesem Beispiel wird der Bericht "Rollenzuweisung" für die Analystengruppe angezeigt.

- (Optional) Klicken Sie auf In CSV exportieren, und speichern Sie die Datei in einem lokalen Ordner.

- Klicken Sie auf Schließen.

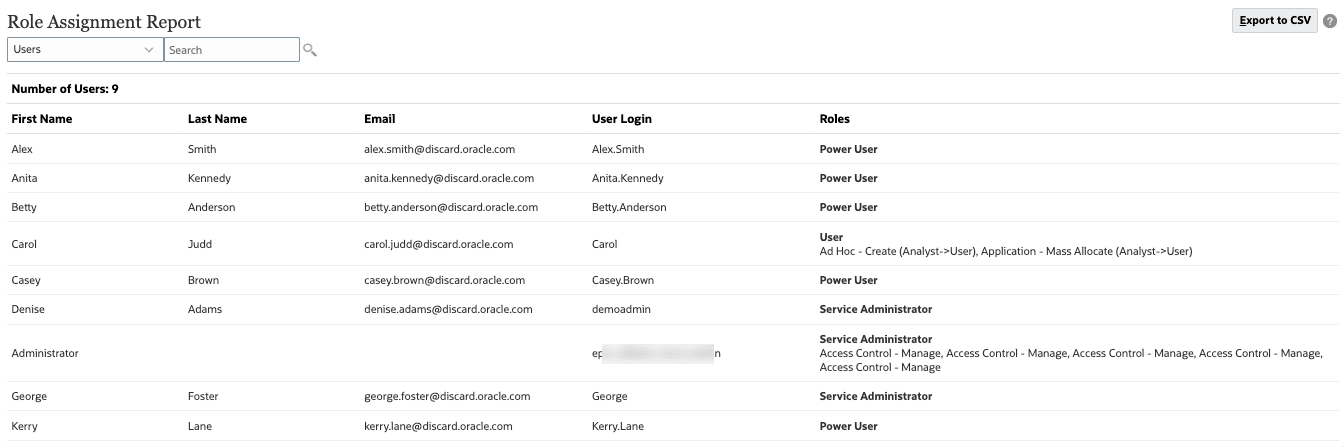

Rollenzuweisungsbericht anzeigen

Sie können den Zugriff aller Benutzer prüfen, der über vordefinierte Rollen und Anwendungsrollen zugewiesen wurde. Der Bericht enthält die vordefinierten Rollen (in Fettdruck) und die Anwendungsrollen (nicht fett gedruckt), die dem Benutzer zugewiesen sind.

- Klicken Sie in den horizontalen Registerkarten auf Rollenzuweisungsbericht.

- Prüfen Sie in der Dropdown-Liste, ob Benutzer ausgewählt ist.

Tipp:

Sie können die Liste filtern, indem Sie eine Suchzeichenfolge eingeben und dann auf (Suchen) klicken. - Prüfen Sie Benutzerdetails, einschließlich der Rollen, die den einzelnen Benutzern zugewiesen sind.

Hinweis:

Je nach Anwendungssetup können sich die Benutzer von der hier angezeigten unterscheiden.Geerbte Rollen sowie Informationen zur Vererbung werden in jeweils einer Zeile für den einzelnen Benutzer angezeigt.

In diesem Beispiel werden die Rollen "Vordefiniert" und "Anwendung" für jeden Benutzer angezeigt.

- (Optional) Klicken Sie auf In CSV exportieren, und speichern Sie die Datei in einem lokalen Ordner.

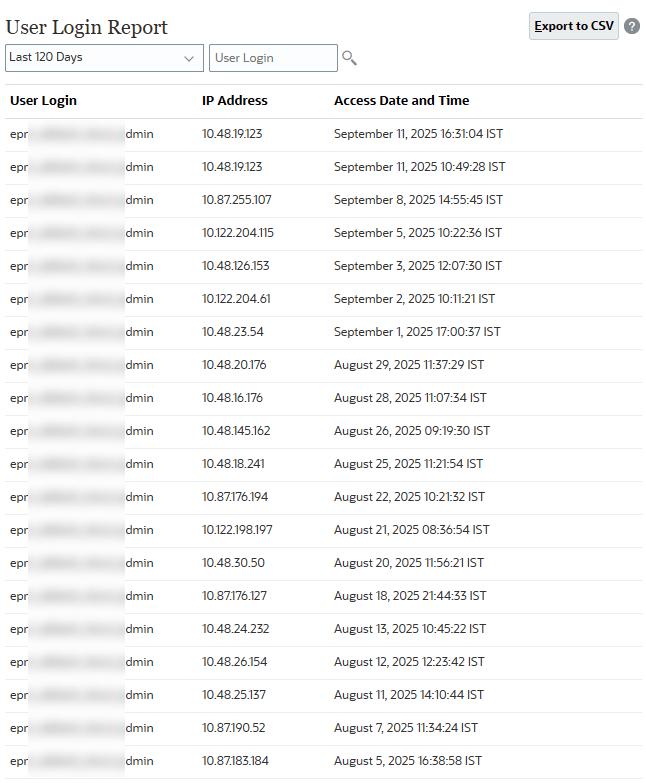

Benutzeranmeldebericht anzeigen

Der Benutzeranmeldebericht enthält Informationen zu den Benutzern, die sich in den letzten 24 Stunden bei der Umgebung angemeldet haben. Er listet die IP-Adresse des Computers auf, von dem sich der Benutzer angemeldet hat, sowie das Datum und die Uhrzeit des Benutzerzugriffs auf die Umgebung.

Serviceadministratoren oder Benutzer, denen die Rolle "Zugriffskontrolle - Manager" zugewiesen ist, können diesen Bericht für einen benutzerdefinierten Datumsbereich oder für die letzten 1 Tage, die letzten 30 Tage, die letzten 90 Tage und die letzten 120 Tage neu generieren. Sie können den Bericht mit einer Teilzeichenfolge des Vornamens, Nachnamens oder der Benutzer-id als Suchzeichenfolge auch filtern, um nur die Informationen für den Namen eines bestimmten Benutzers anzuzeigen.

- Klicken Sie in den horizontalen Registerkarten auf Benutzeranmeldebericht.

- Wählen Sie in der Dropdown-Liste einen Datumsbereich aus.

Tipp:

Sie können die Liste filtern, indem Sie eine Suchzeichenfolge eingeben und dann auf (Suchen) klicken.

(Suchen) klicken. - Prüfen Sie die Anmeldedaten.

- (Optional) Klicken Sie auf In CSV exportieren, und speichern Sie die Datei in einem lokalen Ordner.

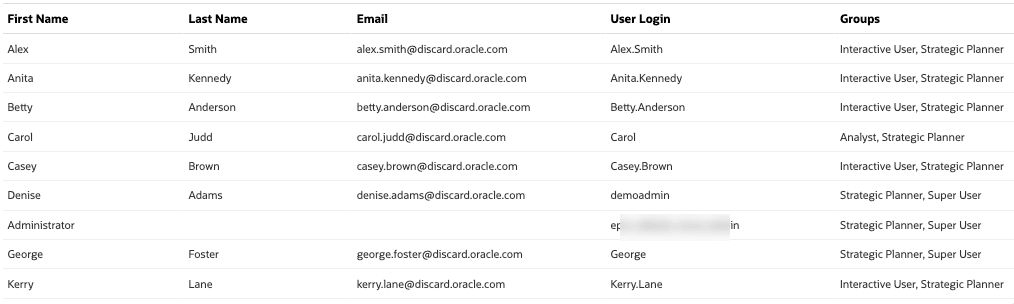

Benutzergruppenbericht anzeigen

Der Benutzergruppenbericht listet die direkte oder indirekte Mitgliedschaft von Benutzern auf, die Gruppen unter Zugriffskontrolle zugewiesen sind. Serviceadministratoren oder Benutzer, denen die Rolle "Zugriffskontrollemanager" zugewiesen ist, können diesen Bericht generieren.

Benutzer gelten als direkte Mitglieder einer Gruppe, wenn sie der Gruppe zugewiesen sind. Benutzer gelten als indirekte Mitglieder, wenn sie einer Gruppen zugewiesen sind, die einer anderen Gruppe untergeordnet sind. Für jeden Benutzer, der einer Gruppe zugewiesen ist, listet der Bericht Informationen wie die Anmelde-ID, Vor- und Nachnamen, die E-Mail-ID und eine Liste mit durch Komma getrennten Gruppen auf, denen der Benutzer direkt oder indirekt zugewiesen ist. Die direkten Gruppen werden in Fettdruck dargestellt, während die indirekten Gruppen nicht fett gedruckt sind. Die CSV-Version des Berichts gibt an, ob der Benutzer mit Ja oder Nein direkt oder indirekt einer Gruppe zugewiesen wurde.

- Klicken Sie in den horizontalen Registerkarten auf Benutzergruppenbericht.

- Prüfen Sie in der Dropdown-Liste, ob Benutzer ausgewählt ist.

Tipp:

Sie können Rollenzuweisungsrollen für Benutzer oder Gruppen anzeigen. Um zu Gruppen zu wechseln, wählen Sie in der Dropdown-Liste die Option Gruppen aus, und klicken Sie auf (Suchen).

(Suchen). - Prüfen Sie die Benutzer-Provisioning-Informationen, einschließlich zugewiesener Gruppen und Anwendungsrollen.

- (Optional) Klicken Sie auf In CSV exportieren, und speichern Sie die Datei in einem lokalen Ordner.

Benutzergruppenzuordnungen importieren (optional)

Serviceadministratoren oder Benutzer, die der Anwendungsrolle "Access Control Manager" zugewiesen sind, können Gruppenzuweisungen von Benutzern aus einer CSV-Datei importieren, um neue Zuweisungen in einer bestehenden Gruppe für die Zugriffskontrolle zu erstellen. Cloud EPM erzwingt erzwingt Sicherheitszuweisungen auf Anwendungs- und Artefaktebene basierend auf den neuen Gruppenzuweisungen.

Hinweis:

Alle Benutzer-Logins, die in der Importdatei erkannt wurden, müssen in der Identitätsdomain vorhanden sein. Sämtliche in der Datei enthaltenen Gruppennamen müssen in Access Control vorhanden sein. Mit diesem Importprozess können Sie keine Gruppe erstellen. Sie können nur neue Gruppenzuweisungen erstellen. Aktuelle Gruppenzuweisungen von Benutzern können nicht entfernt werden.Im Folgenden finden Sie einige Beispiele für eine CSV-Datei, die zum Importieren von Gruppenzuweisungen verwendet wird:

User Login,Group

jdoe,Grp1

jane.doe@example.com,Grp2User Login,First Name,Last Name,Email,DirectGroup

jdoe,John,Doe,jdoe@example.com,Yes,Grp1

jane.doe@example.com,Jane,Doe,jane.doe@example.com,No,Grp2Tipp:

Exportieren Sie den Bericht "Benutzergruppe", und verwenden Sie ihn als Vorlage.Hinweis:

Sie benötigen eine Importdatei mit Gruppenzuweisungen, um die Aufgaben in diesem Abschnitt abzuschließen.- Klicken Sie im Bericht "Benutzergruppe" auf Aus CSV importieren.

- Klicken Sie in der CSV-Datei für die Importbenutzergruppenzuweisung auf Datei auswählen oder Durchsuchen.

Hinweis:

Je nach Browser kann das Schaltflächenlabel Datei auswählen oder Durchsuchen anzeigen. - Wählen Sie die Importdatei aus.

- Klicken Sie im CSV-Menü "Benutzergruppenzuweisung importieren" auf Importieren.

- Klicken Sie im Prompt auf Ja.

- Klicken Sie im nächsten Prompt auf OK.

Access Control-Systemberichte anzeigen

Sie können einen Bericht erstellen, der aktuelle Zugriffsberechtigungen für Benutzer und Gruppen in der Anwendung auflistet.

- Klicken Sie oben links auf

(Navigator).

(Navigator). - Klicken Sie dann unter "Überwachen und explorieren" auf Systemberichte.

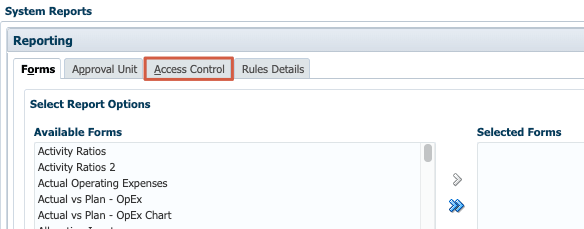

- Klicken Sie in den Registerkarten auf Zugriffskontrolle.

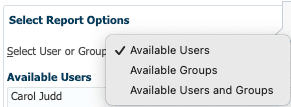

- Wählen Sie unter "Benutzer einer Gruppe auswählen" eine Option aus:

- Verfügbare Benutzer

- Verfügbare Gruppen

- Verfügbare Benutzer und Gruppen

Der Bereich "Verfügbar" wird abhängig von der ausgewählten Option aktualisiert.

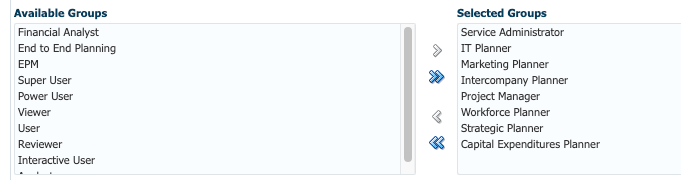

- Wählen Sie im Bereich "Verfügbar" auf der linken Seite Benutzer oder Gruppen für die Berichte aus, und verschoben Sie sie in den Bereich "Ausgewählt".

In diesem Beispiel wurden Gruppen ausgewählt.

Tipp:

Verwenden Sie die Symbole "Verschieben" und "Entfernen", um die Auswahl zwischen den Panels zu verschieben. - Wählen Sie im linken Bereich "Verfügbare Objekte" Objekte aus, und verschieben Sie sie in den Bereich "Ausgewählte Objekte".

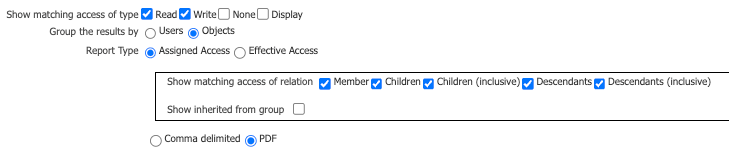

- Berichtsoptionen auswählen:

- Wählen Sie für die Option "Übereinstimmenden Zugriff anzeigen" den anzuzeigenden Zugriff: Lesen, Schreiben oder Keine.

- Geben Sie unter "Ergebnisse gruppieren nach" das Kriterium ein, nach dem der Bericht angezeigt werden soll: Benutzer oder Objekte.

- Wählen Sie im Abschnitt "Berichtstyp" die Option Zugewiesener Zugriff oder Effektiver Zugriff aus:

- Wenn Sie "Zugewiesener Zugriff" ausgewählt haben, geben Sie an, ob Zugriffsberechtigungen durch die Elementauswahlbeziehung oder eine Gruppenmitgliedschaft zugewiesen werden:

- Wählen Sie unter "Übereinstimmenden Beziehungszugriff anzeigen" Folgendes aus: Element, Untergeordnete, Untergeordnete (einschließlich), Abhängige Elemente oder Abhängige Elemente (einschließlich).

- Wählen Sie Von Gruppe übernommene anzeigen aus, um die Zugriffsberechtigungen anzuzeigen, die von Benutzern in einer Gruppe übernommen werden.

- Wenn Sie "Gültiger Zugriff" ausgewählt haben, wählen Sie Gültigen Zugriffsursprung anzeigen aus, um eine Beschreibung des Ursprungs der gültigen Zugriffsberechtigungen in den Bericht aufzunehmen.

- Wenn Sie "Zugewiesener Zugriff" ausgewählt haben, geben Sie an, ob Zugriffsberechtigungen durch die Elementauswahlbeziehung oder eine Gruppenmitgliedschaft zugewiesen werden:

- Wählen Sie aus, ob Sie einen Bericht im kommagetrennten oder PDF-Format erstellen möchten.

- Prüfen Sie die ausgewählten Optionen.

Beispiel für eine Berichtsoptionsauswahl:

- Klicken Sie auf Bericht erstellen, und speichern Sie den Bericht in einem lokalen Ordner.

Zugriffsberechtigungen verwalten

Dimensions- und Elementsicherheit zuweisen

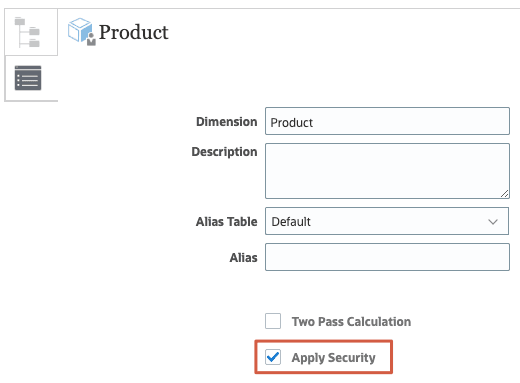

Sie können Elementen Zugriffsberechtigungen zuweisen, indem die Dimensionseigenschaft Sicherheit anwenden ausgewählt wird. Im Tutorial Dimensionen in Cloud EPM-Geschäftsprozessen verwalten finden Sie die Schritte unter Dimensionseigenschaften bearbeiten.

Das Verhalten aller vordefinierten Rollen außer Serviceadministrator wird durch die Option "Sicherheit anwenden" beeinflusst, die im Geschäftsprozess auf der Dimensionsebene definiert ist. Wenn Sie die Option "Sicherheit anwenden" deaktivieren, bleiben die Dimensionen ungesichert. Dadurch können alle vordefinierten Rollen zugewiesenen Benutzer Zugriff auf Dimensionselemente und Daten in diese Elemente schreiben. Oracle empfiehlt, die Option "Sicherheit anwenden" auf Dimensionsebene auszuwählen, um die Sicherheit zu erzwingen.

- Kehren Sie zur Homepage zurück. Klicken Sie oben rechts auf

(Home).

(Home). - Klicken Sie auf Anwendung, Überblick.

- Klicken Sie auf Dimensionen.

- Filtern Sie die Dimensionsansicht, indem Sie einen Cube aus der Dropdown-Liste "Cube" auswählen.

In diesem Beispiel wird der Cube Plan1 ausgewählt.

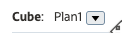

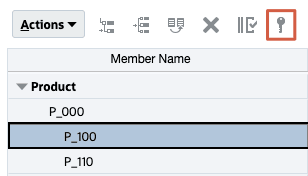

- Nachdem Sie einen Cube ausgewählt haben, klicken Sie auf den Namen einer Dimension, für die Sie die Sicherheit anwenden möchten.

In diesem Beispiel wird die Product-Dimension im Cube Plan1 unter "Edit Member Properties" geöffnet. Sie können die Elementhierarchie erweitern, indem Sie auf

(Alle Elemente zoomen) klicken.

(Alle Elemente zoomen) klicken.

Hinweis:

Bevor Sie Zugriffsberechtigungen zuweisen können, muss "Sicherheit anwenden" für die Dimension aktiviert sein, mit der Sie arbeiten. - Klicken Sie auf der linken Seite auf

(Dimensionseigenschaften bearbeiten).

(Dimensionseigenschaften bearbeiten). - Wählen Sie Sicherheit anwenden aus.

- Klicken Sie auf Fertig.

- Klicken Sie auf den Namen der Dimension, um sie zu bearbeiten.

- Wählen Sie im Raster "Elementeigenschaften bearbeiten" ein Element aus, und klicken Sie auf

(Berechtigung zuweisen).

(Berechtigung zuweisen).

- Klicken Sie unter "Berechtigung zuweisen" auf Berechtigungen.

- Führen Sie eine der folgenden Aufgaben aus:

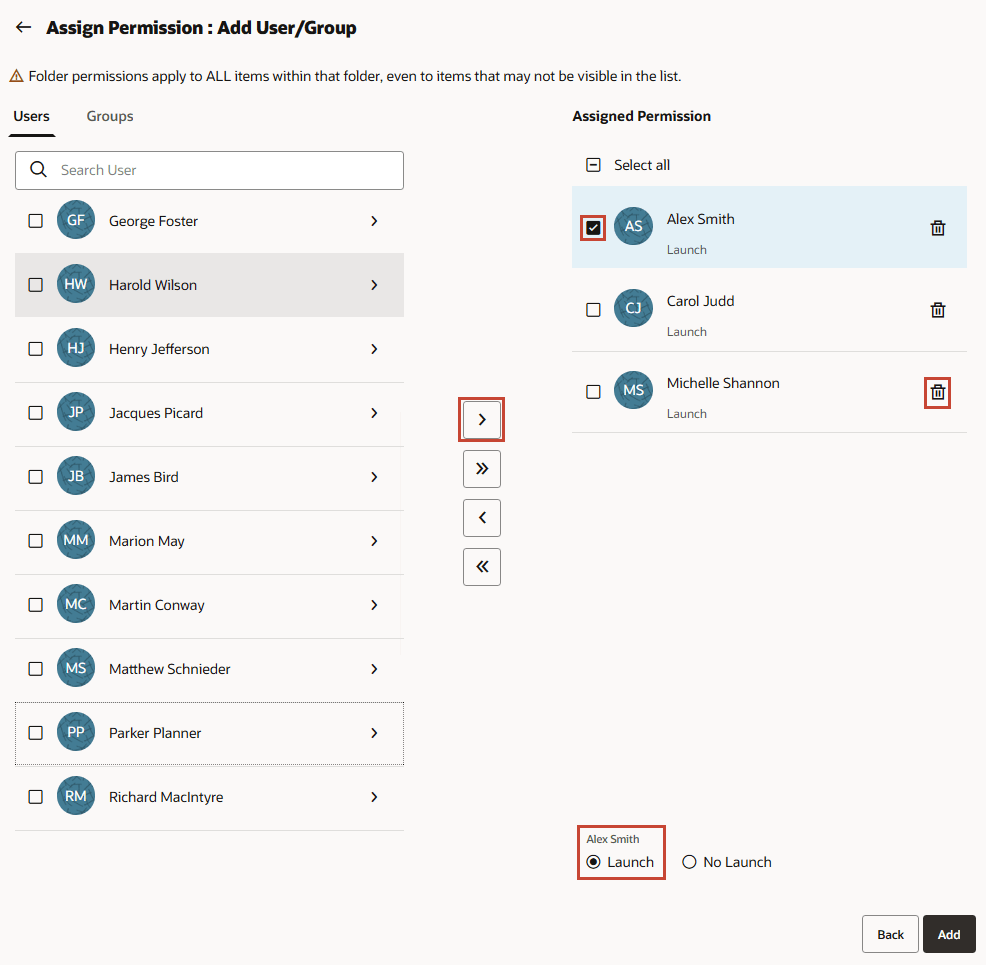

- Um Berechtigungen hinzuzufügen, klicken Sie auf Benutzer/Gruppe hinzufügen, und wählen Sie aus der Liste verfügbarer Benutzer und Gruppen die Option Benutzer oder Gruppen aus.

- Klicken Sie auf OK, und klicken Sie dann auf Schließen.

- Um den Berechtigungstyp zu bearbeiten, wählen Sie eine Option für den hinzugefügten Benutzer oder die hinzugefügte Gruppe:

- Klicken Sie auf Lesen, damit die ausgewählten Benutzer und Gruppen in der Liste das Artefakt oder den Ordner anzeigen können, die Artefakt- oder Ordnerinformationen jedoch nicht erstellen, bearbeiten oder löschen.

- Klicken Sie auf Schreiben, damit die ausgewählten Benutzer und Gruppen die Artefakt- oder Ordnerinformationen in der Liste anzeigen und die Artefakt- oder Ordnerinformationen erstellen, bearbeiten oder löschen.

- Klicken Sie auf Kein, wenn die ausgewählten Benutzer oder Gruppen nicht zum Anzeigen des Artefakts oder Ordners in der Liste berechtigt sein sollen.

- Optional: Wählen Sie eine Beziehung.

Beispiel: Wählen Sie "Untergeordnete Elemente" aus, um Zugriff auf die untergeordneten Elemente des ausgewählten Elements zuzuweisen.

- Um Berechtigungen für den ausgewählten Benutzer oder die ausgewählte Gruppe zu entfernen, klicken Sie auf X (Löschen).

- Klicken Sie nach dem Hinzufügen von Berechtigungen zu Benutzern und Gruppen auf Speichern.

- Wenn Sie mit einer Informationsmeldung dazu aufgefordert werden, klicken Sie auf OK.

- Klicken Sie auf Abbrechen, um "Berechtigungen zuweisen" zu schließen.

- Klicken Sie unter "Elementeigenschaften bearbeiten" auf Speichern.

- Klicken Sie auf Abbrechen, um "Elementeigenschaften bearbeiten" zu schließen.

- Kehren Sie zur Homepage zurück. Klicken Sie oben rechts auf

(Home).

(Home).

Berechtigungen zu Navigationsflüssen zuweisen

Mit Navigationsflüssen können Administratoren steuern, wie Rollen oder Gruppen mit dem Geschäftsprozess interagieren. Der Geschäftsprozess umfasst einen vordefinierten Navigationsfluss namens "Standard".

Navigationsflüsse werden für die Anpassung folgendermaßen kategorisiert:

- Global: Navigationsflüsse werden von allen Benutzern angezeigt.

- Rolle: Navigationsflüsse werden nur Benutzern mit einer bestimmten Rolle, beispielsweise "Benutzer" oder "Poweruser", angezeigt.

- Gruppe: Navigationsflüsse werden nur Benutzern angezeigt, die zu einer bestimmten Gruppe gehören.

Navigationsflüsse können auf jeder dieser Ebenen definiert werden. In Fällen, in denen Navigationsflüsse auf mehreren Ebenen vorhanden sind, werden Aktualisierungen in der Reihenfolge höchste (globale) zu niedrigster Ebene (Gruppen) angewendet.

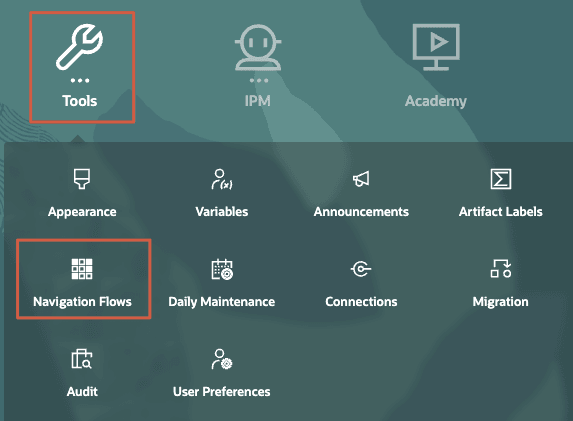

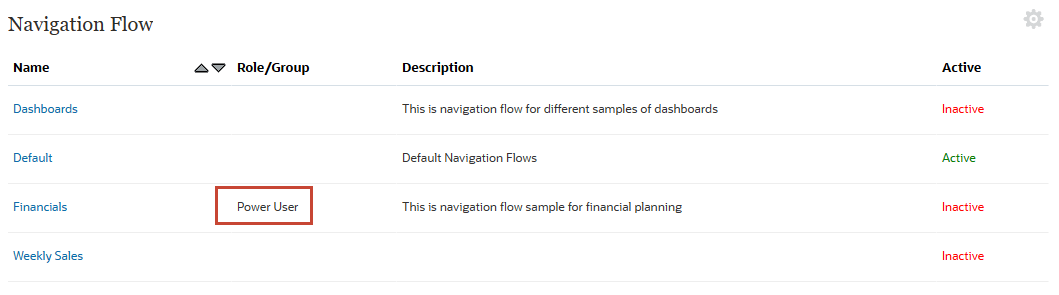

- Klicken Sie auf der Homepage auf Extras, Navigationsflüsse.

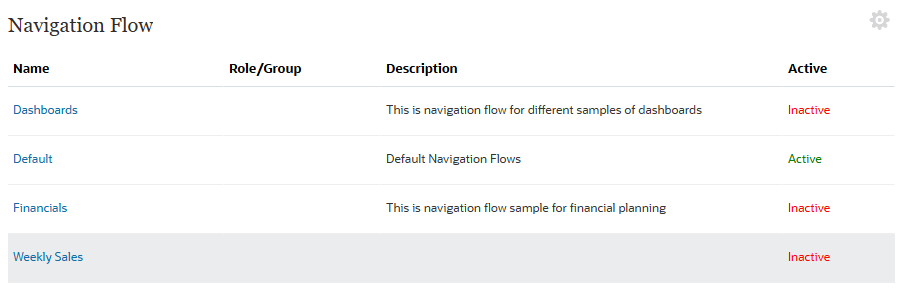

Wenn Sie Navigationsflüsse in Ihrem Geschäftsprozess erstellt haben, werden diese auf der Seite aufgelistet. Im Folgenden finden Sie eine Liste mit Navigationsabläufen, die in der Planning Sample Vision-Anwendung verfügbar sind.

- Wählen Sie einen inaktiven Navigationsfluss aus, dem Berechtigungen zugewiesen werden sollen. Klicken Sie auf den Namen, um ihn zu ändern.

- Führen Sie unter "Zuweisen zu" eine der folgenden Aktionen aus:

- Geben Sie eine vordefinierte Rolle oder Gruppe ein.

- Klicken Sie auf

(Suchen), wählen Sie im Dialogfeld "Navigationsablauf zuweisen" eine Gruppe oder Rolle aus, und klicken Sie auf OK.

(Suchen), wählen Sie im Dialogfeld "Navigationsablauf zuweisen" eine Gruppe oder Rolle aus, und klicken Sie auf OK. - Klicken Sie auf Speichern und schließen.

Die dem Navigationsfluss zugewiesene Rolle oder Gruppe wird angezeigt. In diesem Beispiel wurde die Rolle "Poweruser" dem Financials-Navigationsfluss zugewiesen.

Der Geschäftsprozess bietet drei Berechtigungsebenen für Navigationsflüsse:

- Rollenbasiert: Berechtigungen werden Benutzern oder Gruppen erteilt, die einer bestimmten Rolle zugewiesen sind. Beispiel: Ein Benutzer sieht auf der Homepage andere Karten als ein Serviceadministrator.

- Artefaktbasiert: Berechtigungen werden Benutzern oder Gruppen erteilt, die bestimmte Artefakte anzeigen können. Ein Benutzer wird beispielsweise nur die Formulare angezeigt, für die ihm die Berechtigung zugewiesen wurde.

- Global: Berechtigungen werden allen Benutzern erteilt

- Kehren Sie zur Homepage zurück. Klicken Sie oben rechts auf

(Home).

(Home).

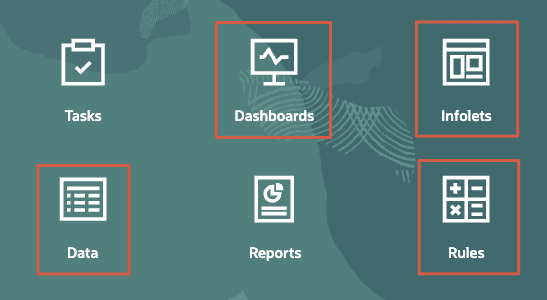

Dashboards, Infolets, Formularen und Regeln Berechtigungen zuweisen

- Klicken Sie auf der Homepage auf eine der folgenden Optionen: Dashboards, Infolets, Daten oder Regeln.

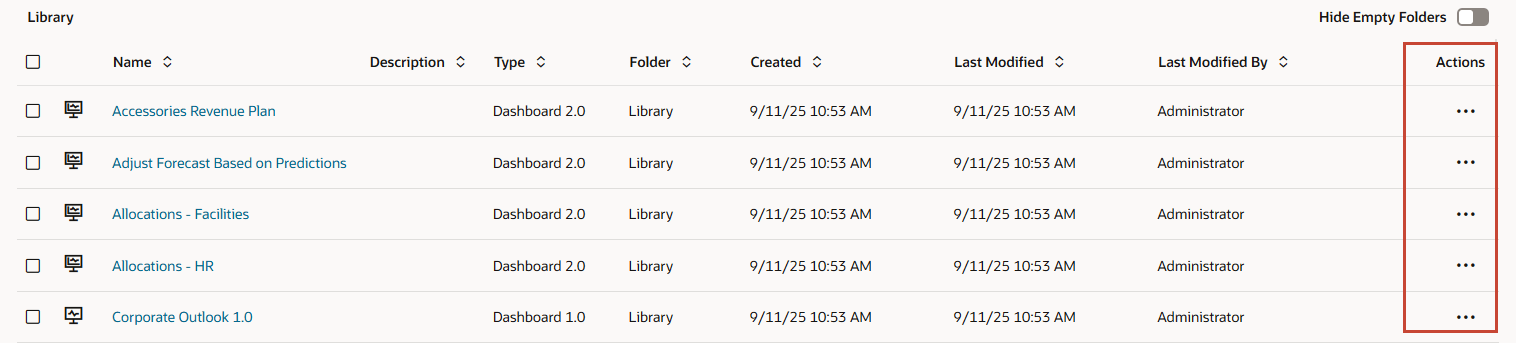

Für Dashboards, Infolets, Formulare (Daten) und Regeln verfügen die aufgeführten Ordner und Artefakte jeweils über ein Menü "Aktionen".

- Klicken Sie für das Artefakt, auf das Sie Berechtigungen anwenden möchten, auf

(Aktionen), und wählen Sie Berechtigung zuweisen aus.

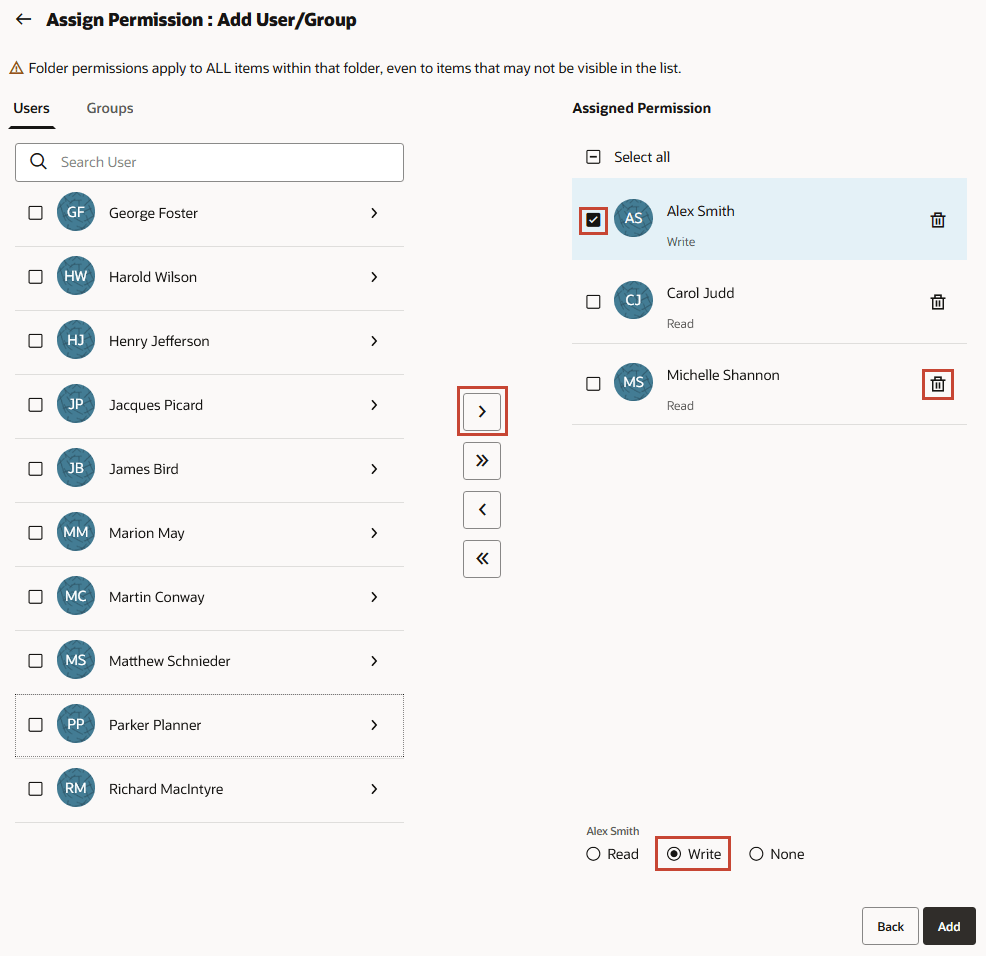

(Aktionen), und wählen Sie Berechtigung zuweisen aus. - Klicken Sie unter "Berechtigung zuweisen" auf +(Benutzer/Gruppe hinzufügen).

- Klicken Sie unter "Benutzer/Gruppe hinzufügen" auf Benutzer oder Gruppen.

- Wählen Sie aus der Liste der verfügbaren Benutzer und Gruppen aus, und klicken Sie dann auf >.

- Wählen Sie zum Bearbeiten des Berechtigungstyps einen Benutzer oder eine Gruppe aus, und wählen Sie eine Option aus:

- Dashboards, Infolets, Formulare:

- Klicken Sie auf Lesen, damit die ausgewählten Benutzer und Gruppen in der Liste das Artefakt oder den Ordner anzeigen können, die Artefakt- oder Ordnerinformationen jedoch nicht erstellen, bearbeiten oder löschen.

- Klicken Sie auf Schreiben, damit die ausgewählten Benutzer und Gruppen die Artefakt- oder Ordnerinformationen in der Liste anzeigen und die Artefakt- oder Ordnerinformationen erstellen, bearbeiten oder löschen.

- Klicken Sie auf Kein, wenn die ausgewählten Benutzer oder Gruppen nicht dazu berechtigt sein sollen, das Artefakt oder den Ordner in der Liste anzuzeigen.

- Um Berechtigungen für den ausgewählten Benutzer oder die ausgewählte Gruppe zu entfernen, klicken Sie auf

(Löschen).

(Löschen).

- Regeln:

- Klicken Sie auf Starten, damit die ausgewählten Benutzer und Gruppen die ausgewählten Regeln starten kann.

- Klicken Sie auf Kein Start, um zu verhindern, dass die ausgewählten Benutzer und Gruppen die ausgewählten Regeln starten.

- Um Berechtigungen für den ausgewählten Benutzer oder die ausgewählte Gruppe zu entfernen, klicken Sie auf

(Löschen).

(Löschen).

- Dashboards, Infolets, Formulare:

- Klicken Sie auf Hinzufügen.

- Klicken Sie auf Speichern.

Verwandte Links

- Oracle EPM-Tutorials YouTube Kanal

- Dokumentation: Erste Schritte mit Oracle Enterprise Performance Management Cloud für Administratoren, EPM Cloud-Benutzer und -Rollen verwalten

- Dokumentation: Zugriffskontrolle für Oracle Enterprise Performance Management Cloud verwalten

- Dokumentation: Planning verwalten

Weitere Lernressourcen

Sehen Sie sich weitere Übungen zu docs.oracle.com/learn an, oder greifen Sie auf weitere kostenlose Lerninhalte im Oracle Learning YouTube-Kanal zu. Besuchen Sie außerdem Oracle University, um verfügbare Schulungsressourcen anzuzeigen.

Die Produktdokumentation finden Sie im Oracle Help Center.

Sicherheit in Cloud EPM einrichten

G43150-01

September 2025