Hinweis:

- Dieses Tutorial erfordert Zugriff auf Oracle Cloud. Informationen zum Registrieren eines kostenlosen Accounts finden Sie unter Erste Schritte mit Oracle Cloud Infrastructure Free Tier.

- Es verwendet Beispielwerte für Oracle Cloud Infrastructure-Zugangsdaten, -Mandanten und -Compartments. Wenn Sie Ihre Übung abgeschlossen haben, ersetzen Sie diese Werte durch spezifische Werte für Ihre Cloud-Umgebung.

Hub und Spoke-VCN mit pfSense-Firewall im Hub-VCN weiterleiten

Einführung

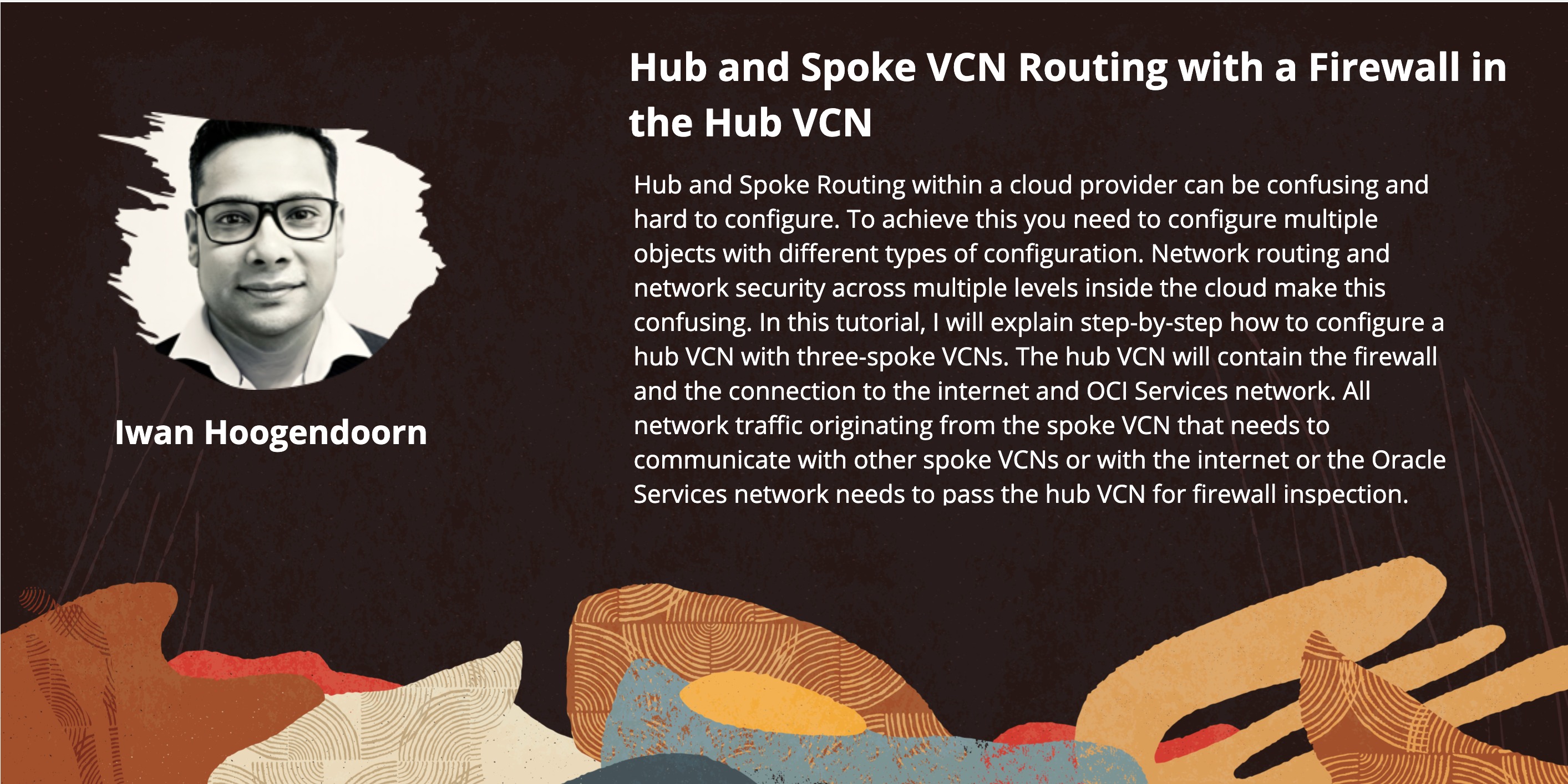

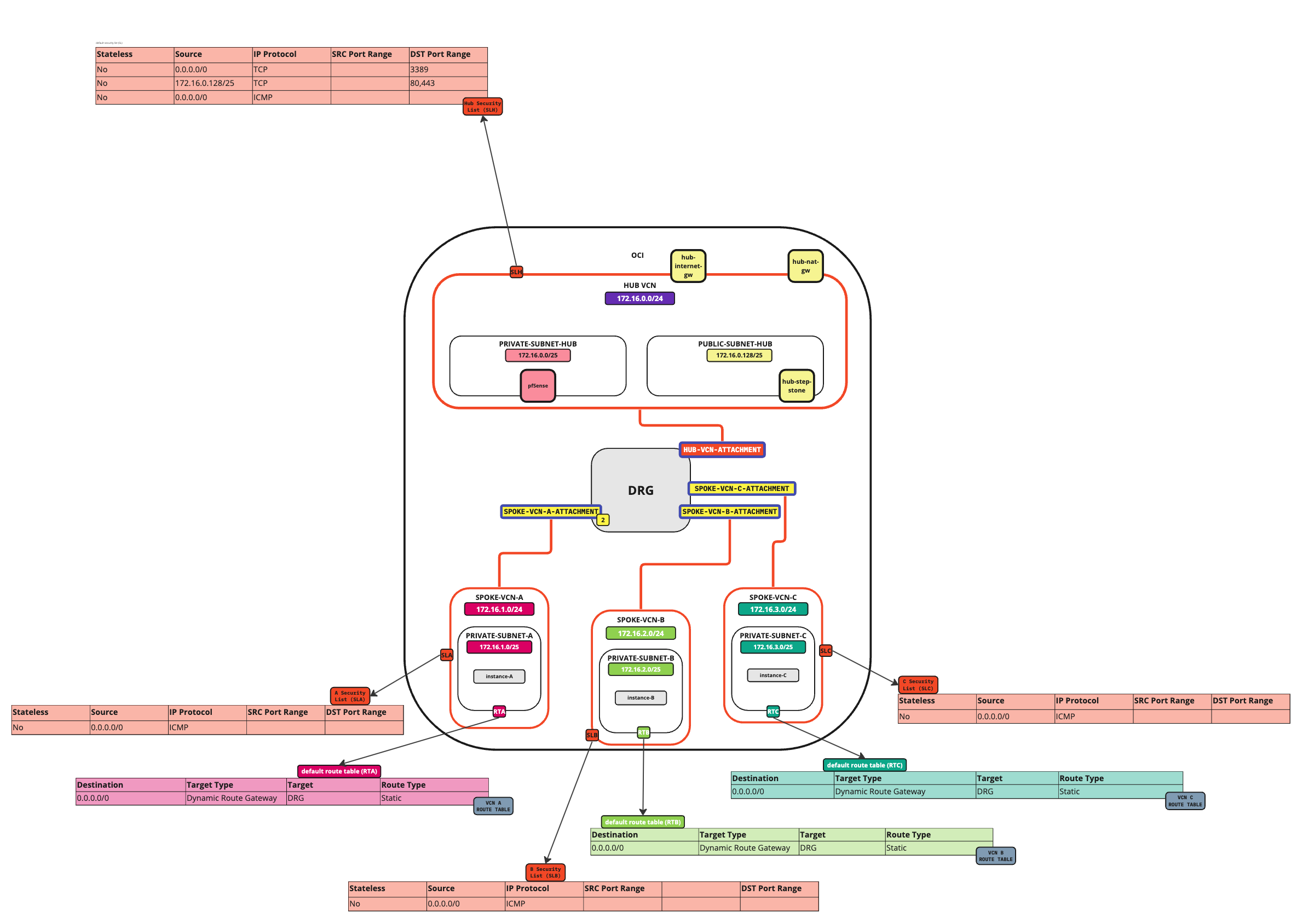

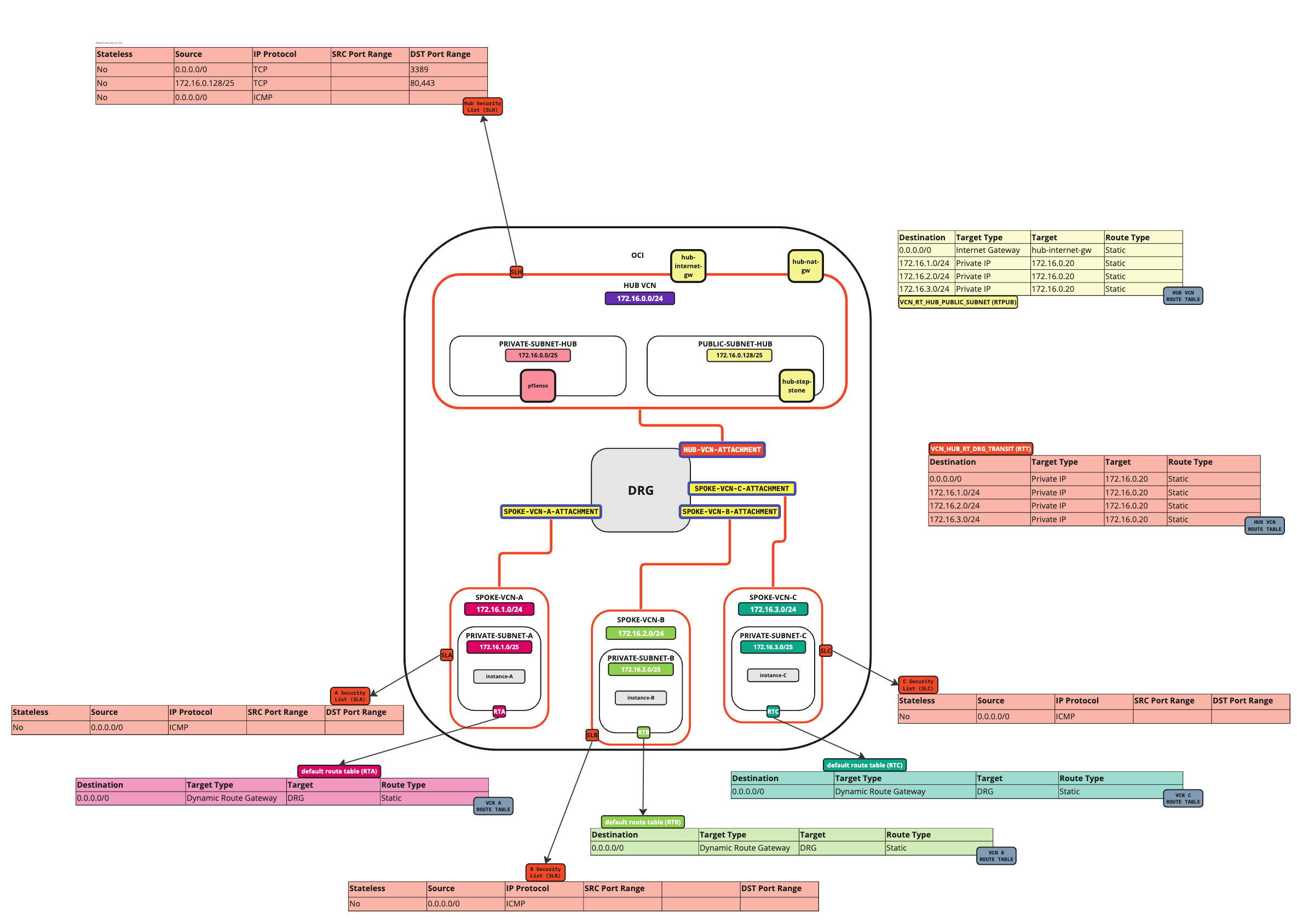

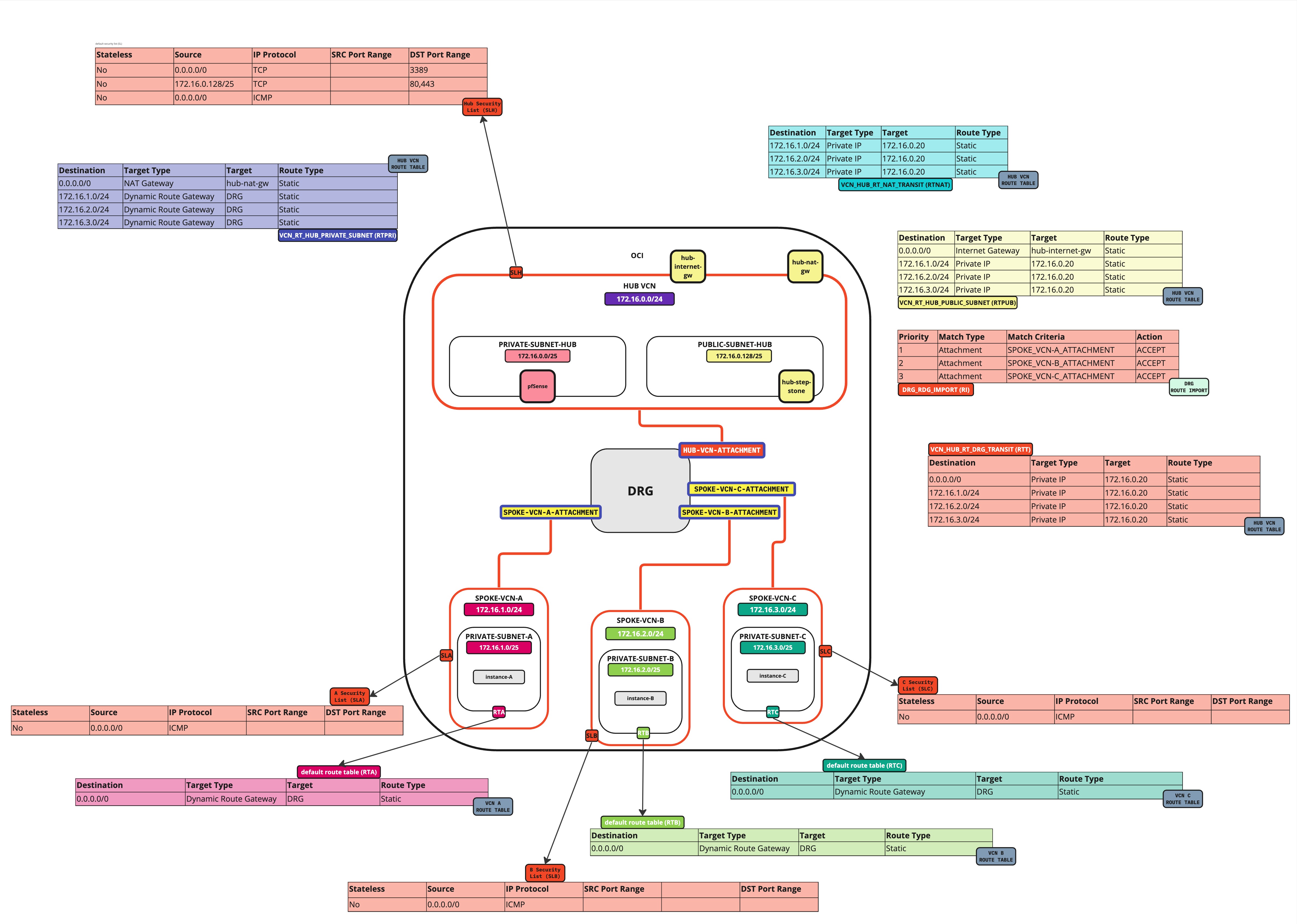

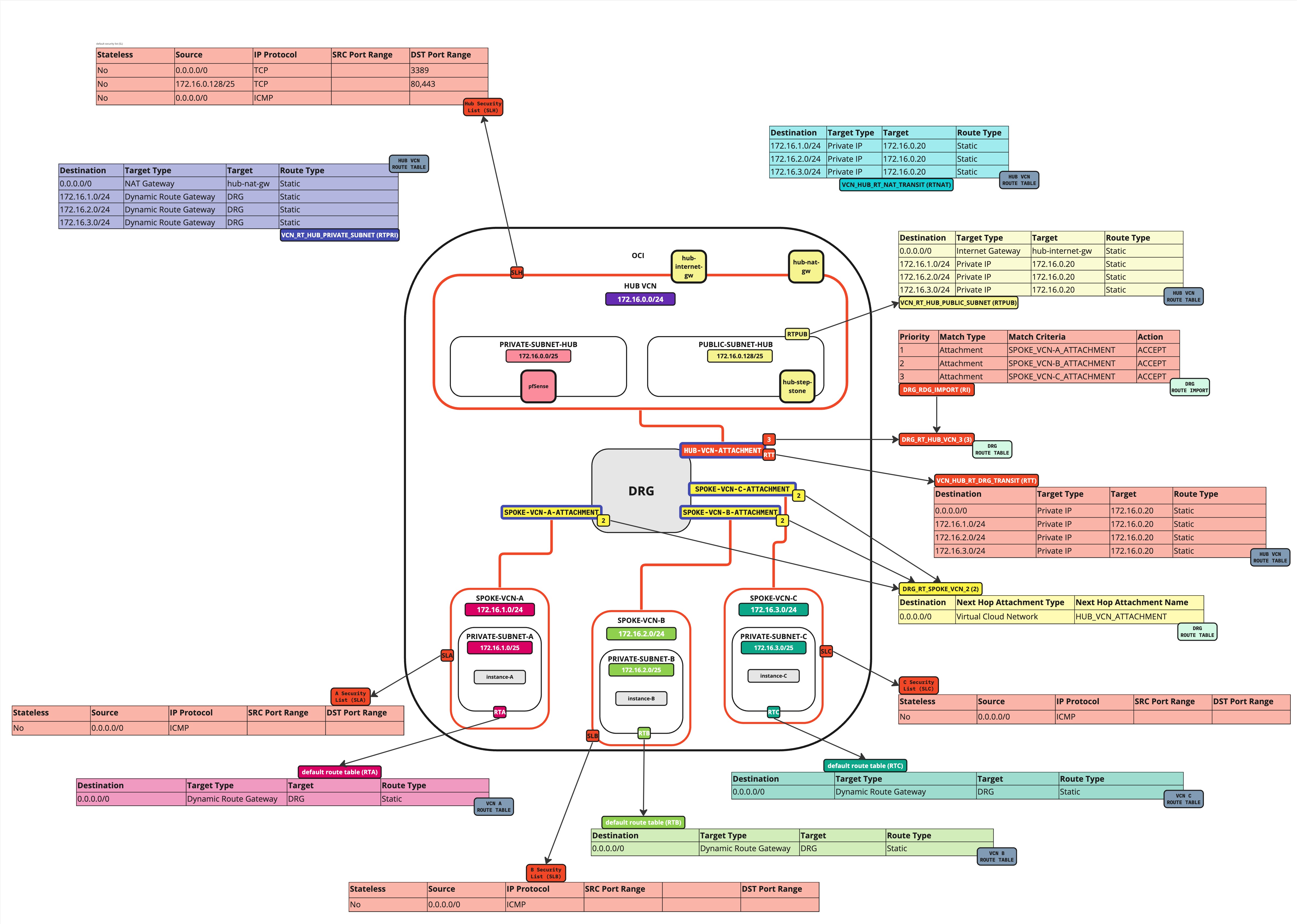

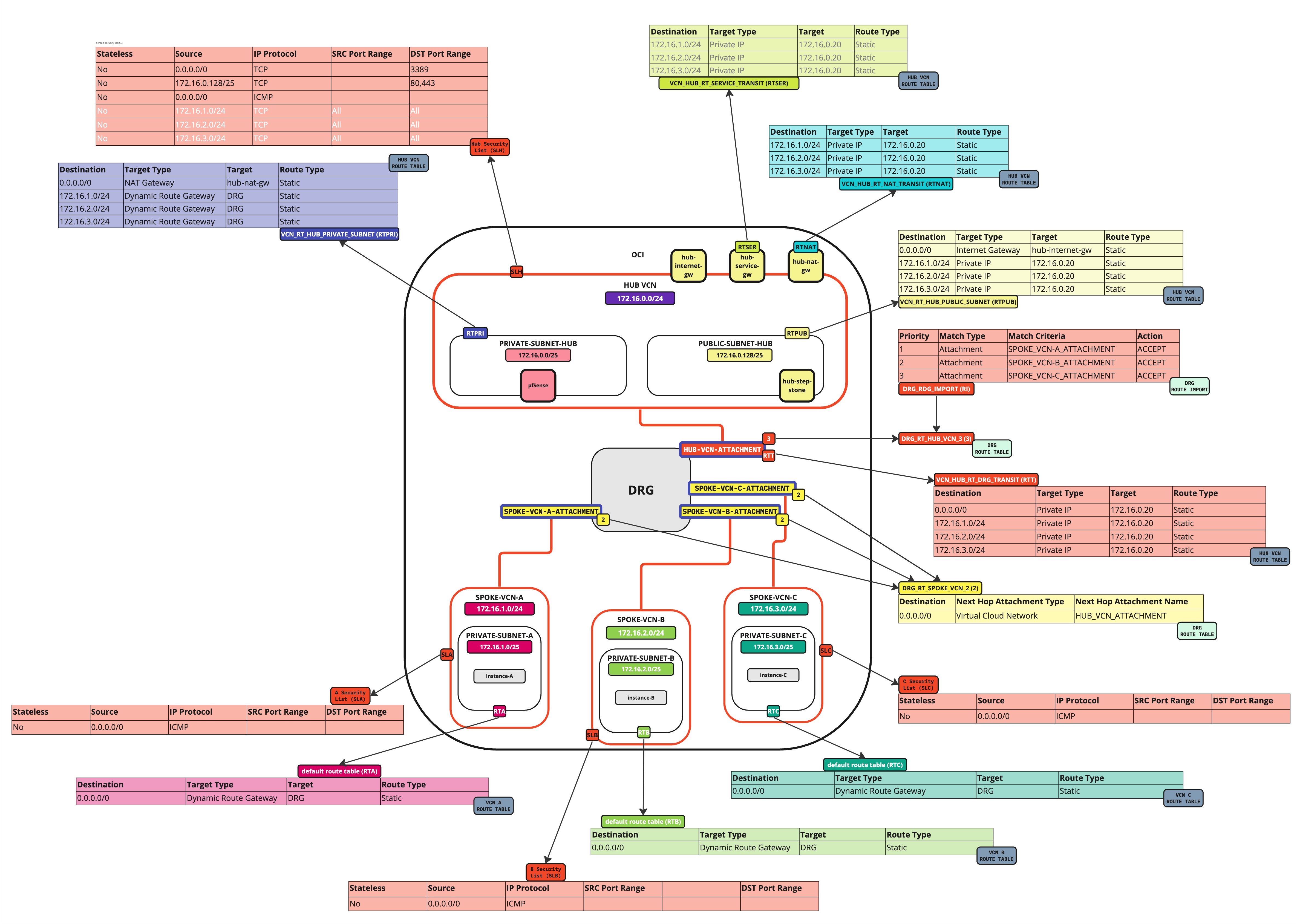

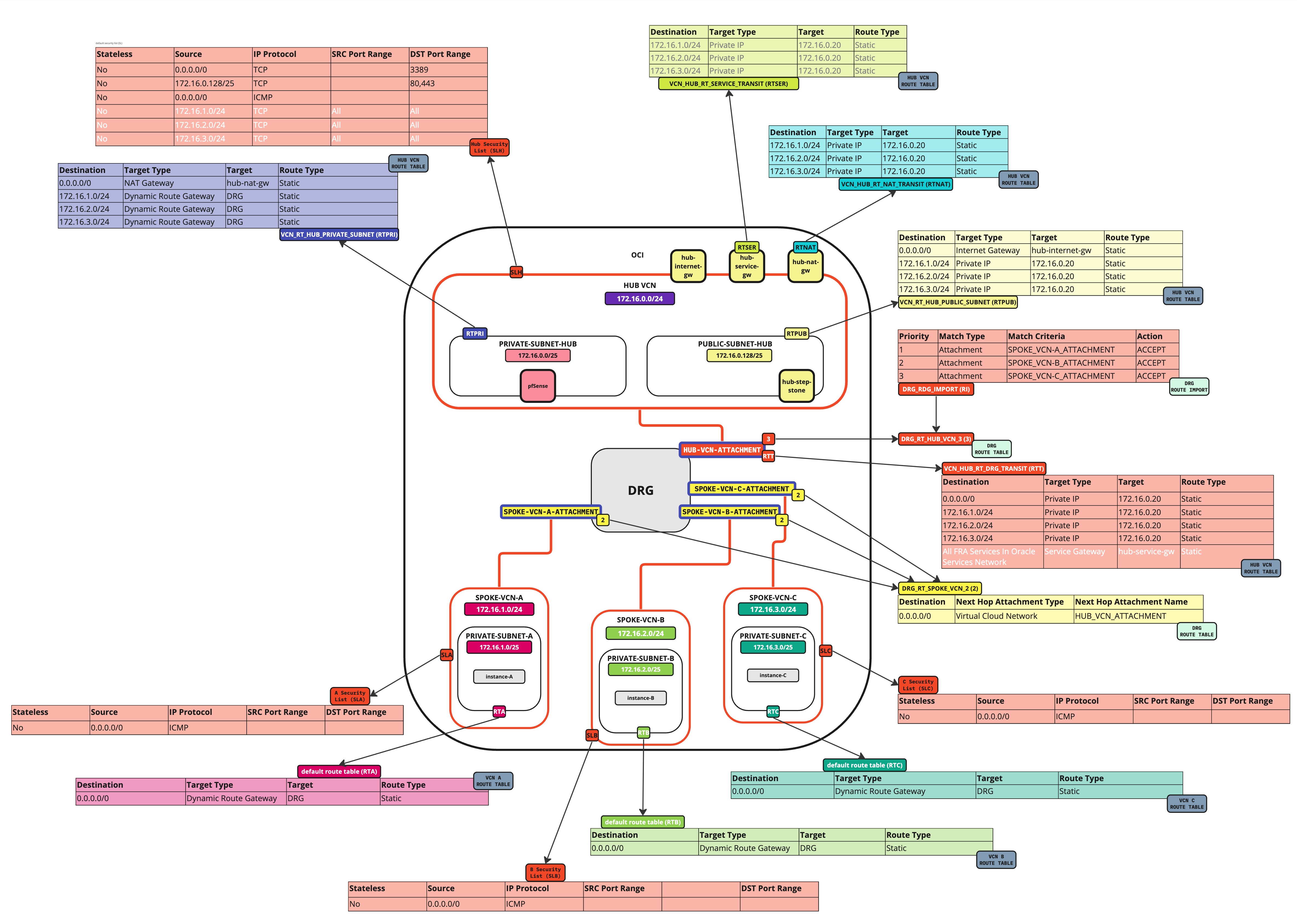

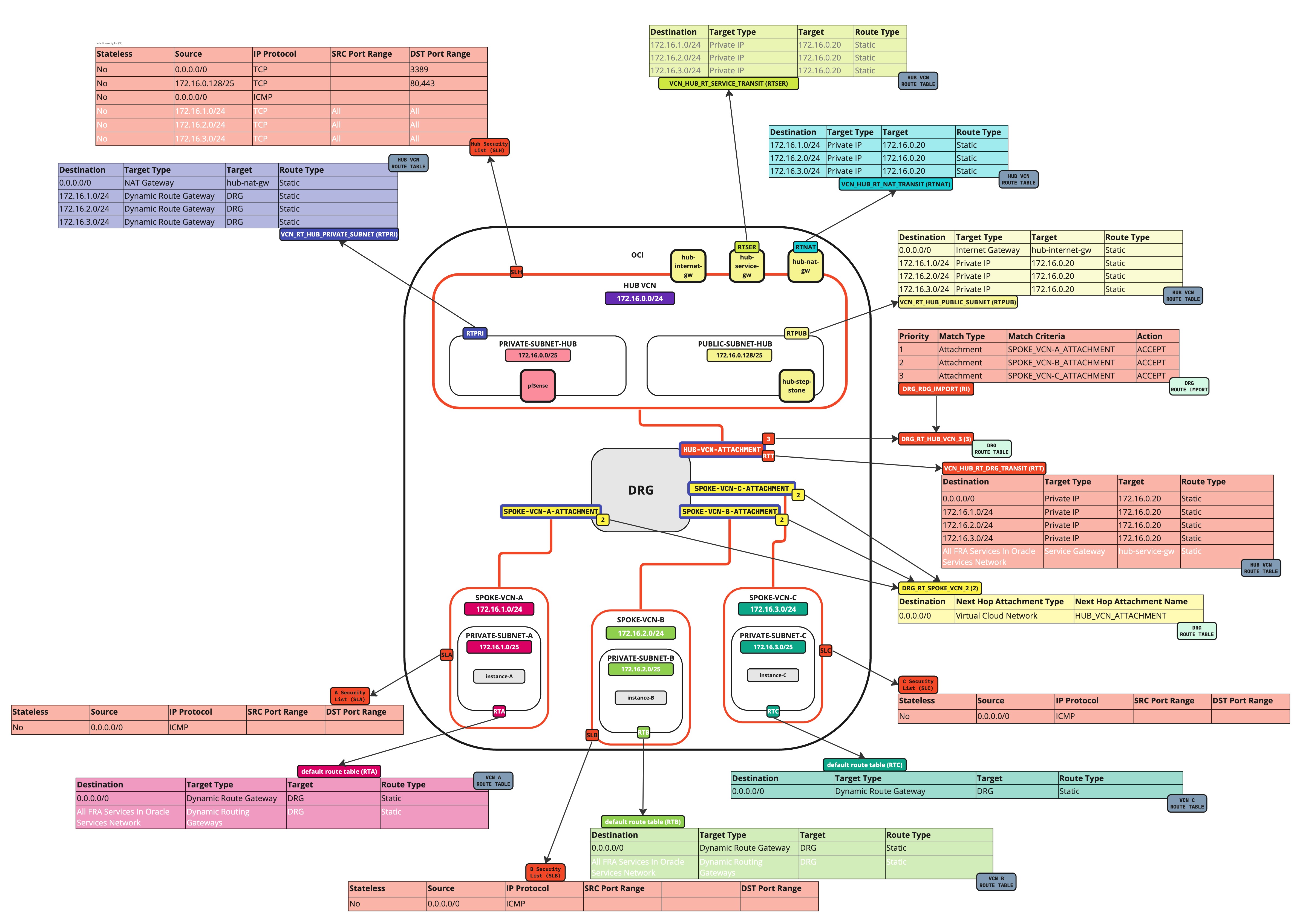

Hub- und Spoke-Routing innerhalb eines Cloud-Providers kann verwirrend und schwer zu konfigurieren sein. Dazu müssen Sie mehrere Objekte mit unterschiedlichen Konfigurationstypen konfigurieren. Netzwerk-Routing und Netzwerksicherheit auf mehreren Ebenen innerhalb der Cloud machen dies verwirrend.

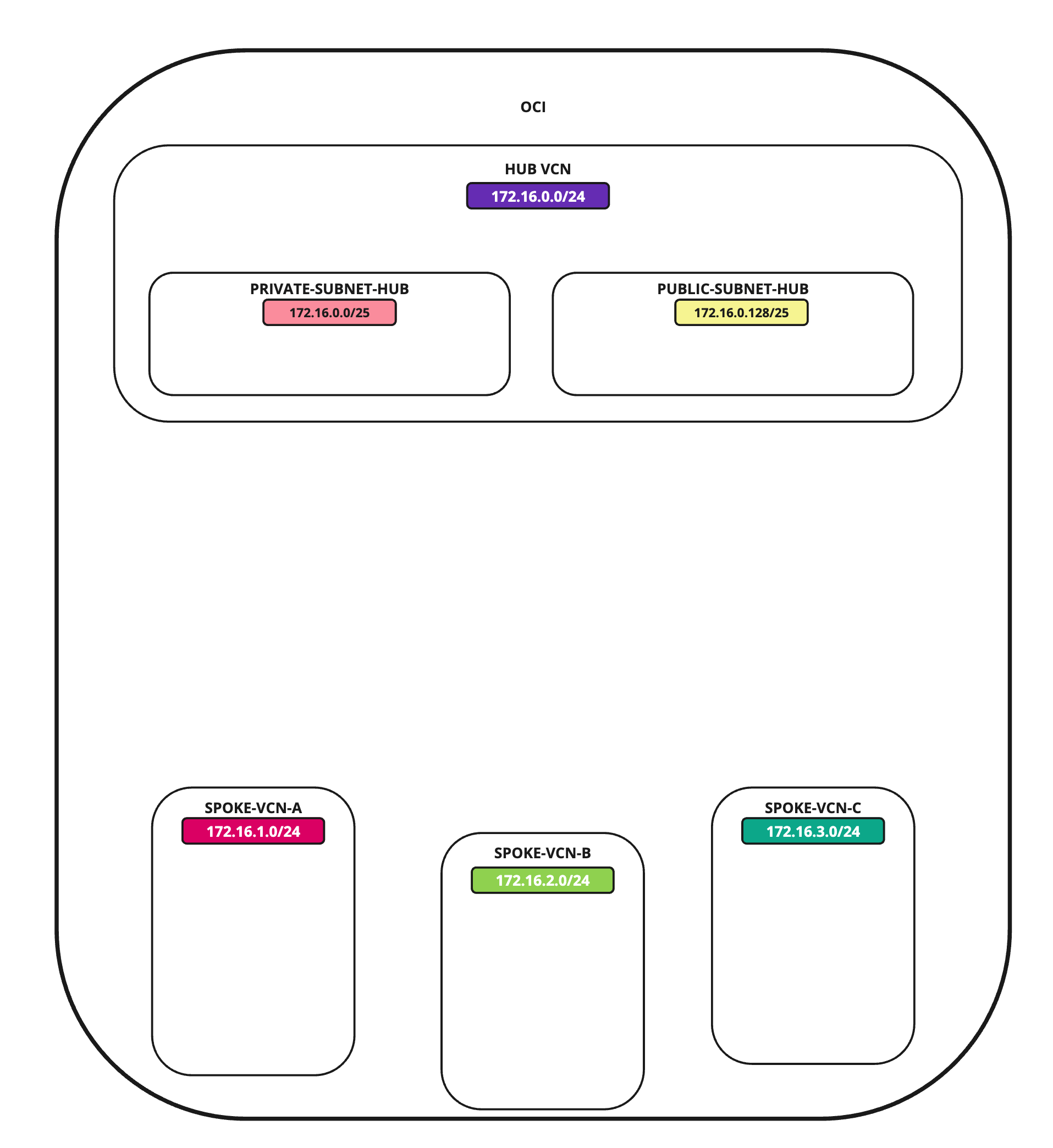

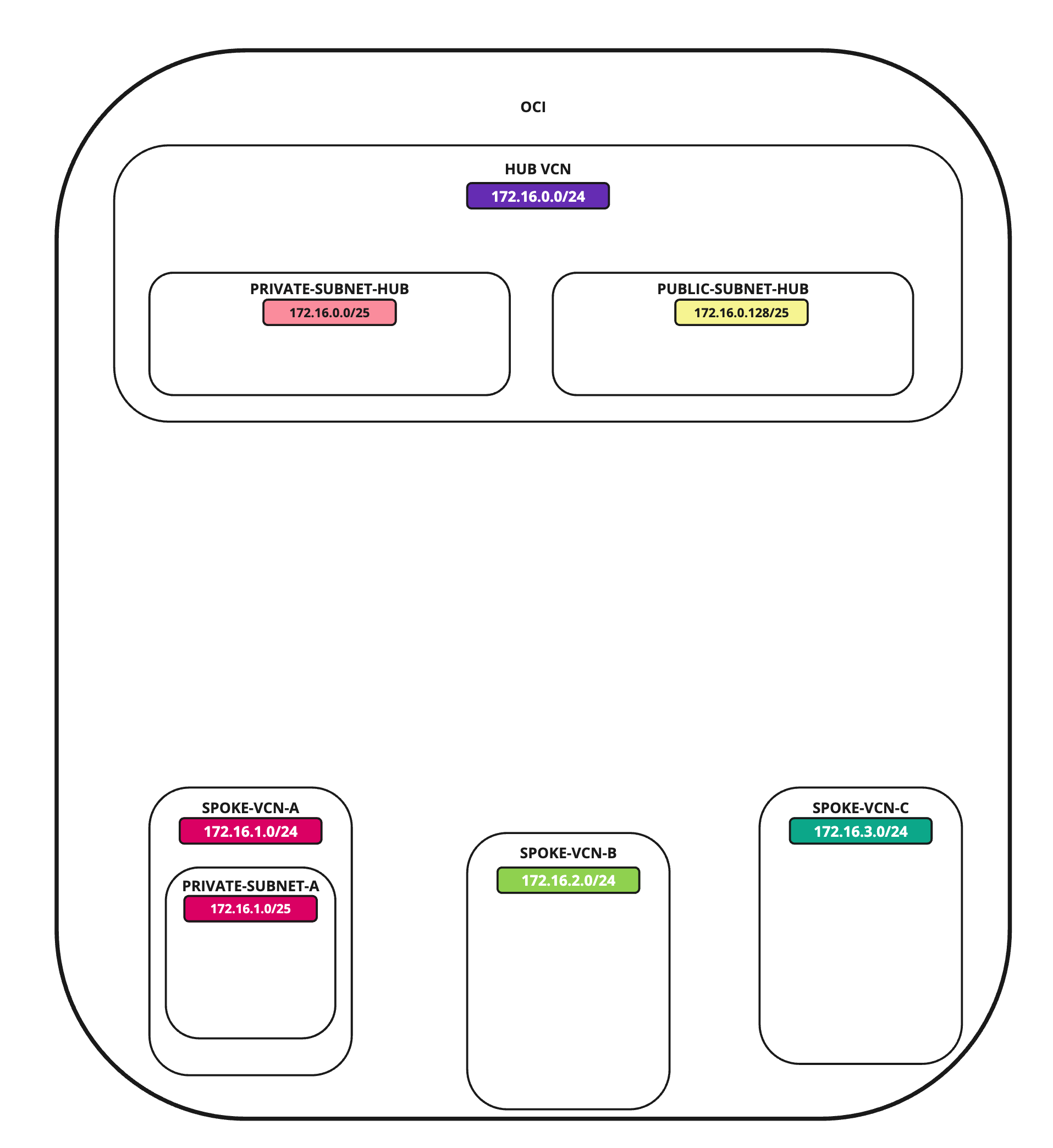

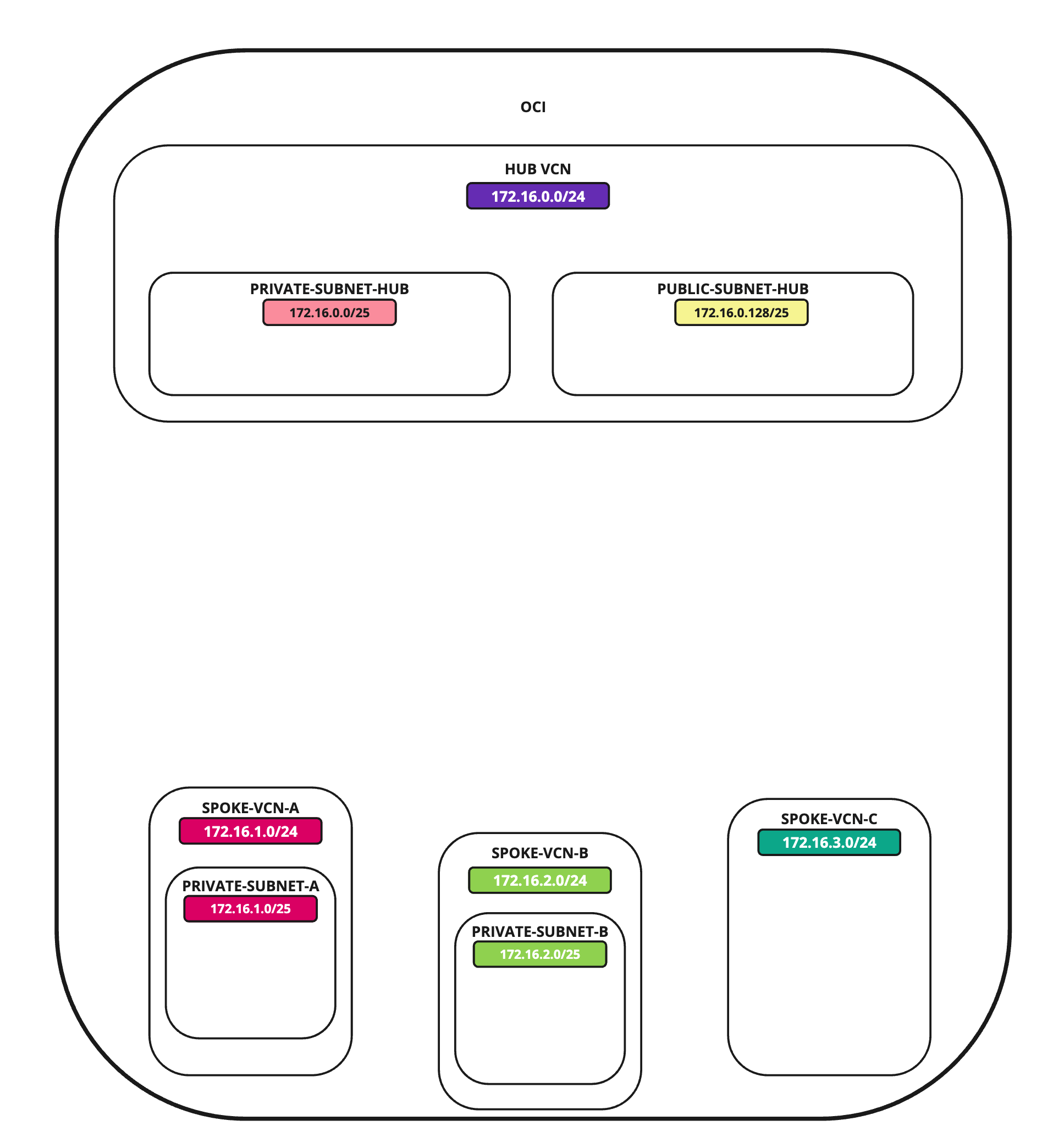

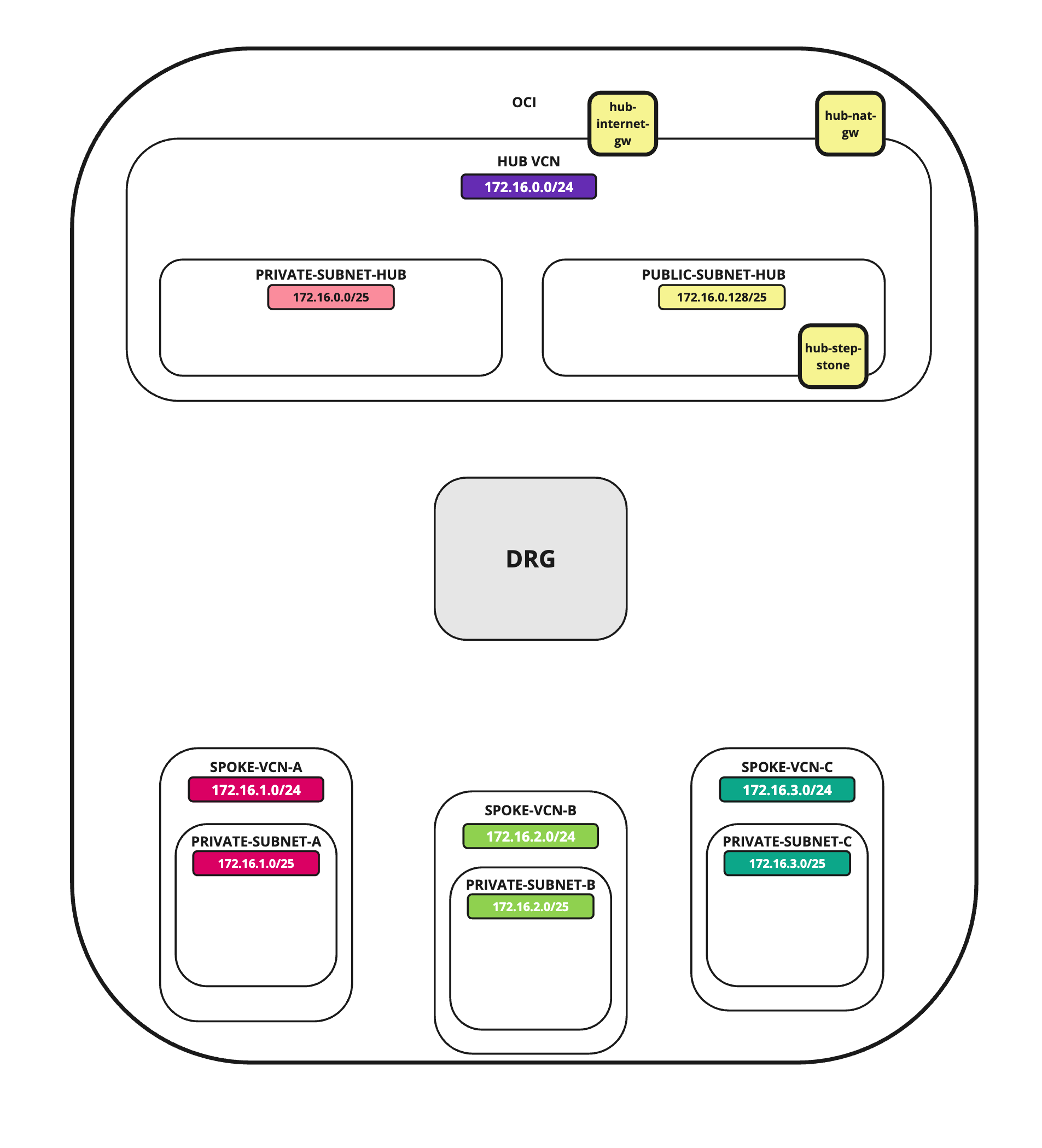

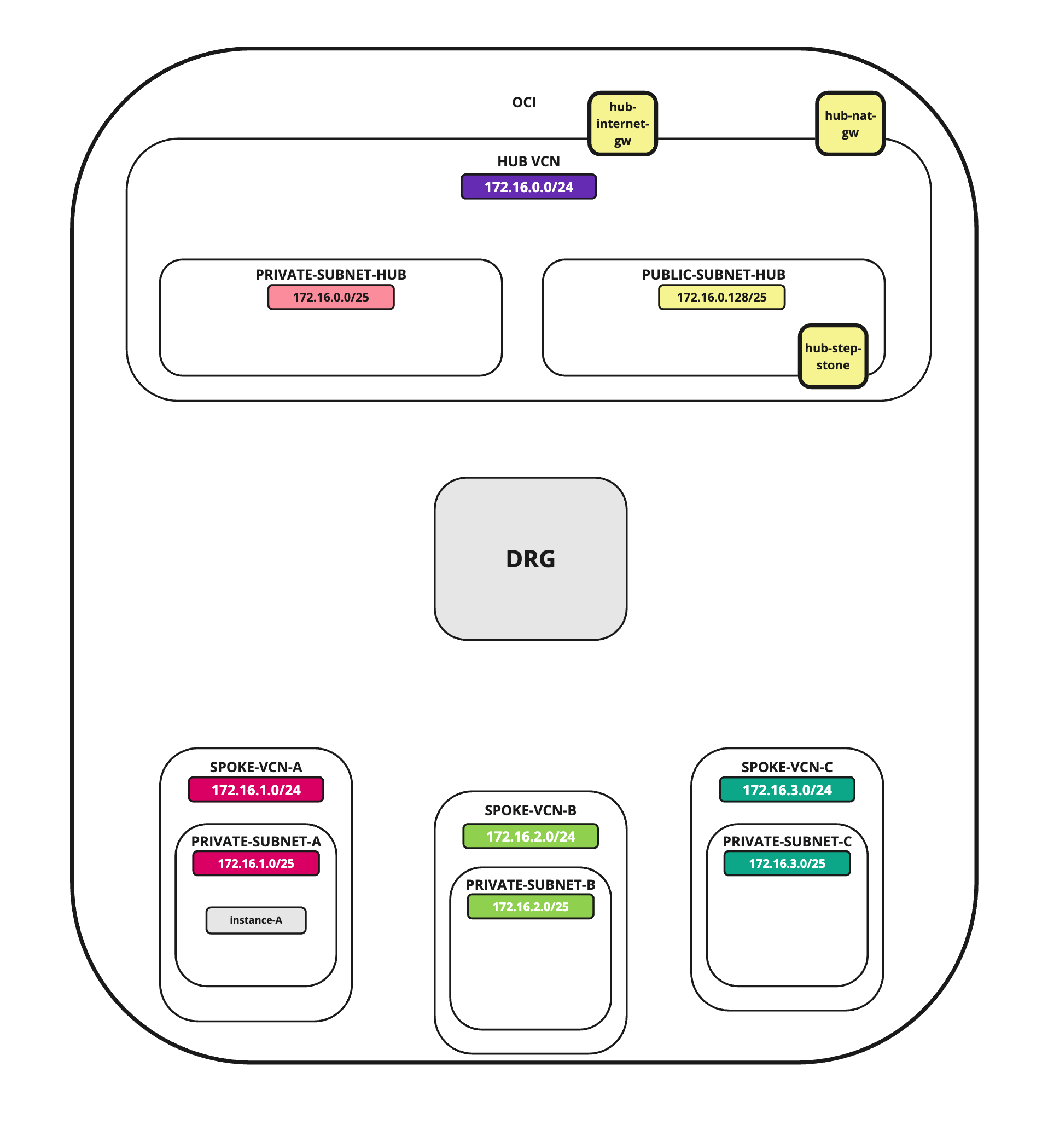

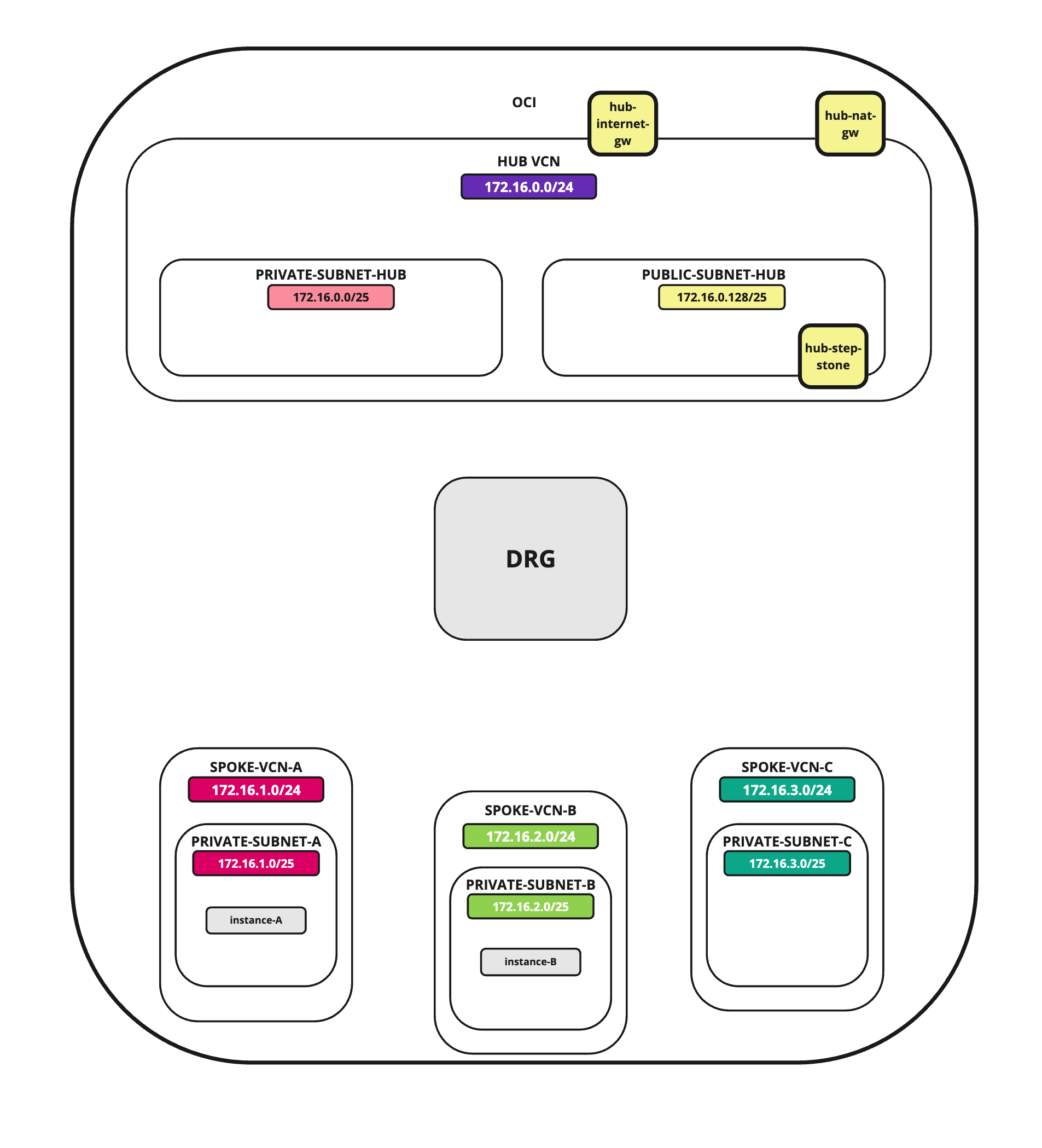

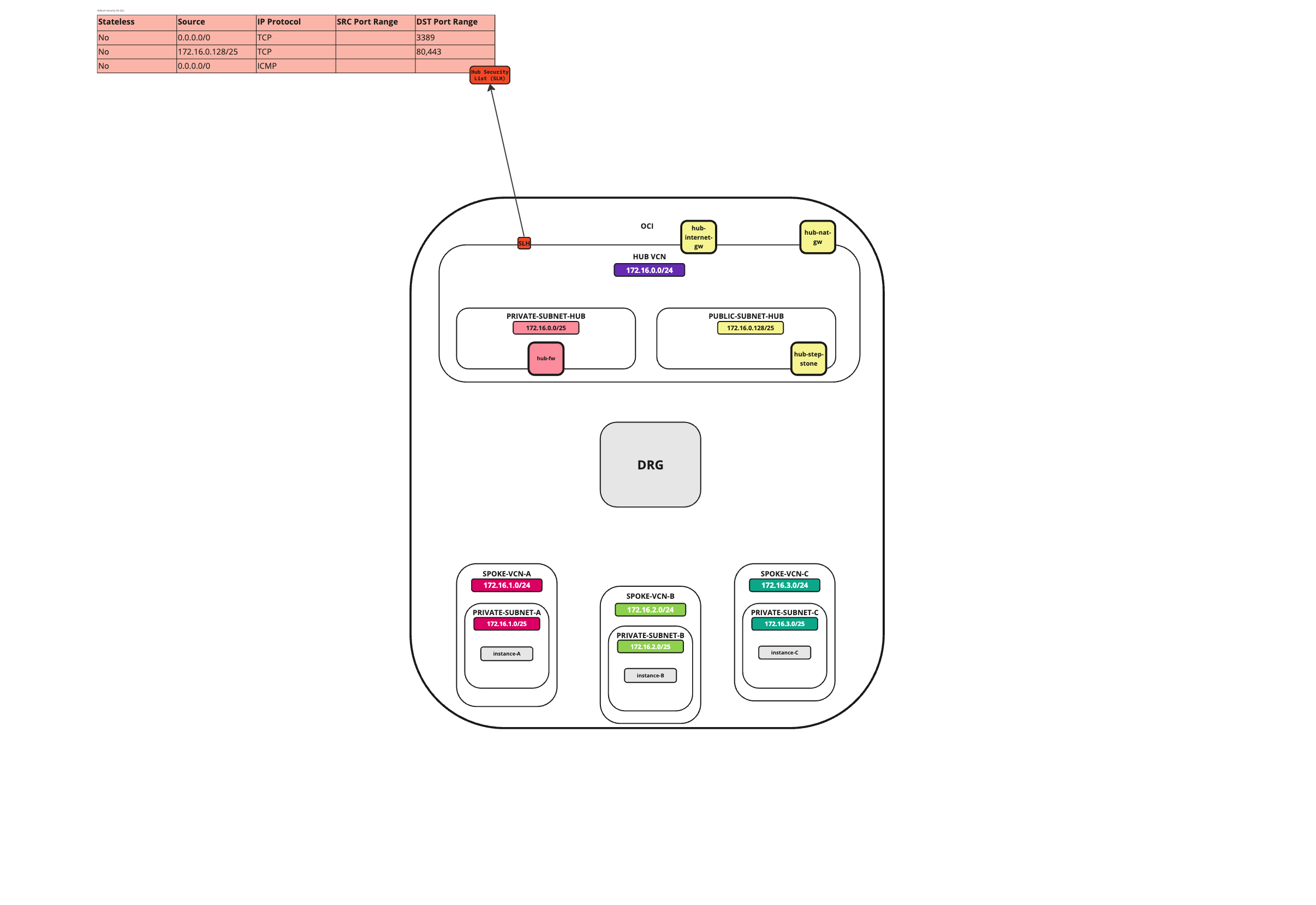

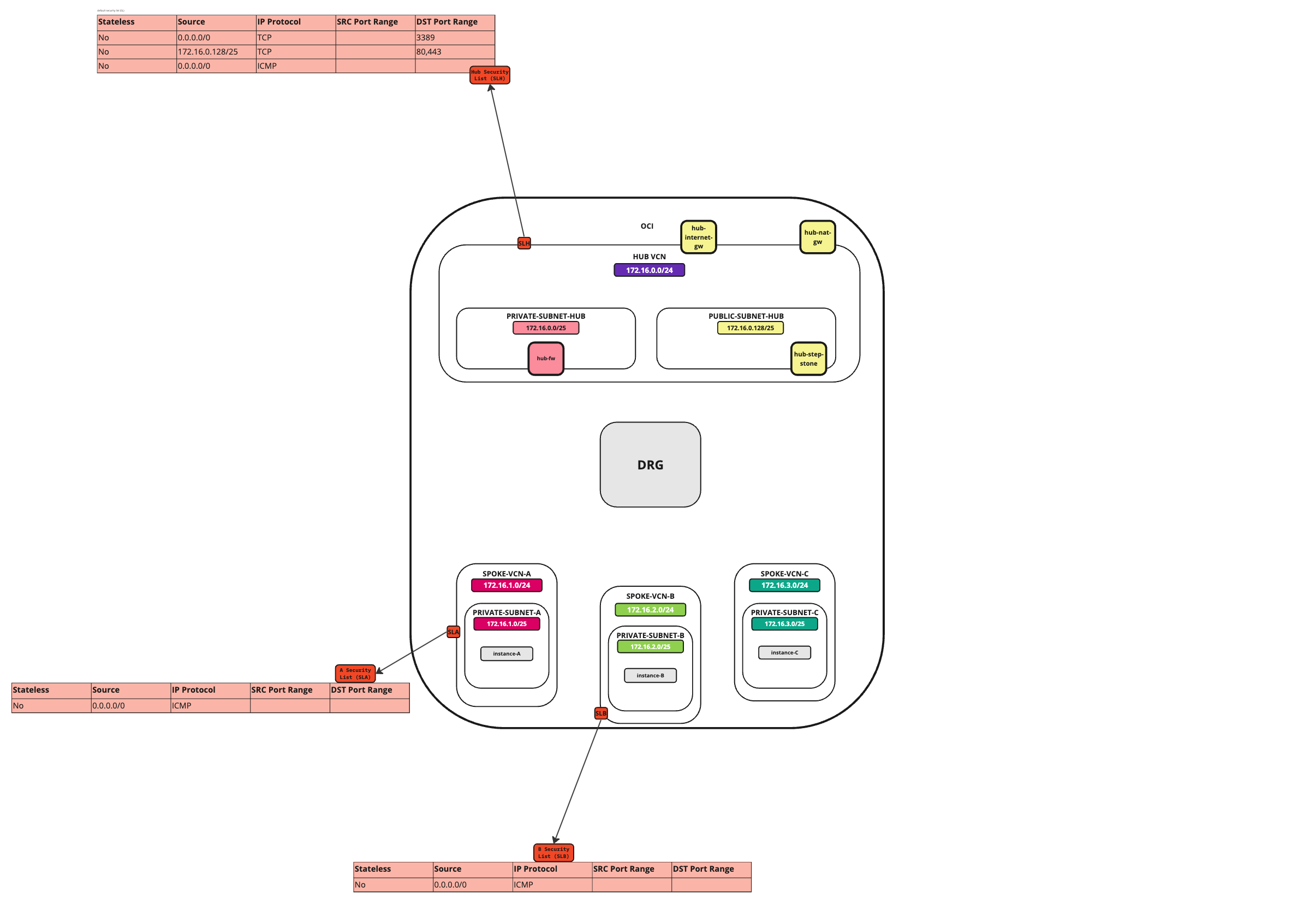

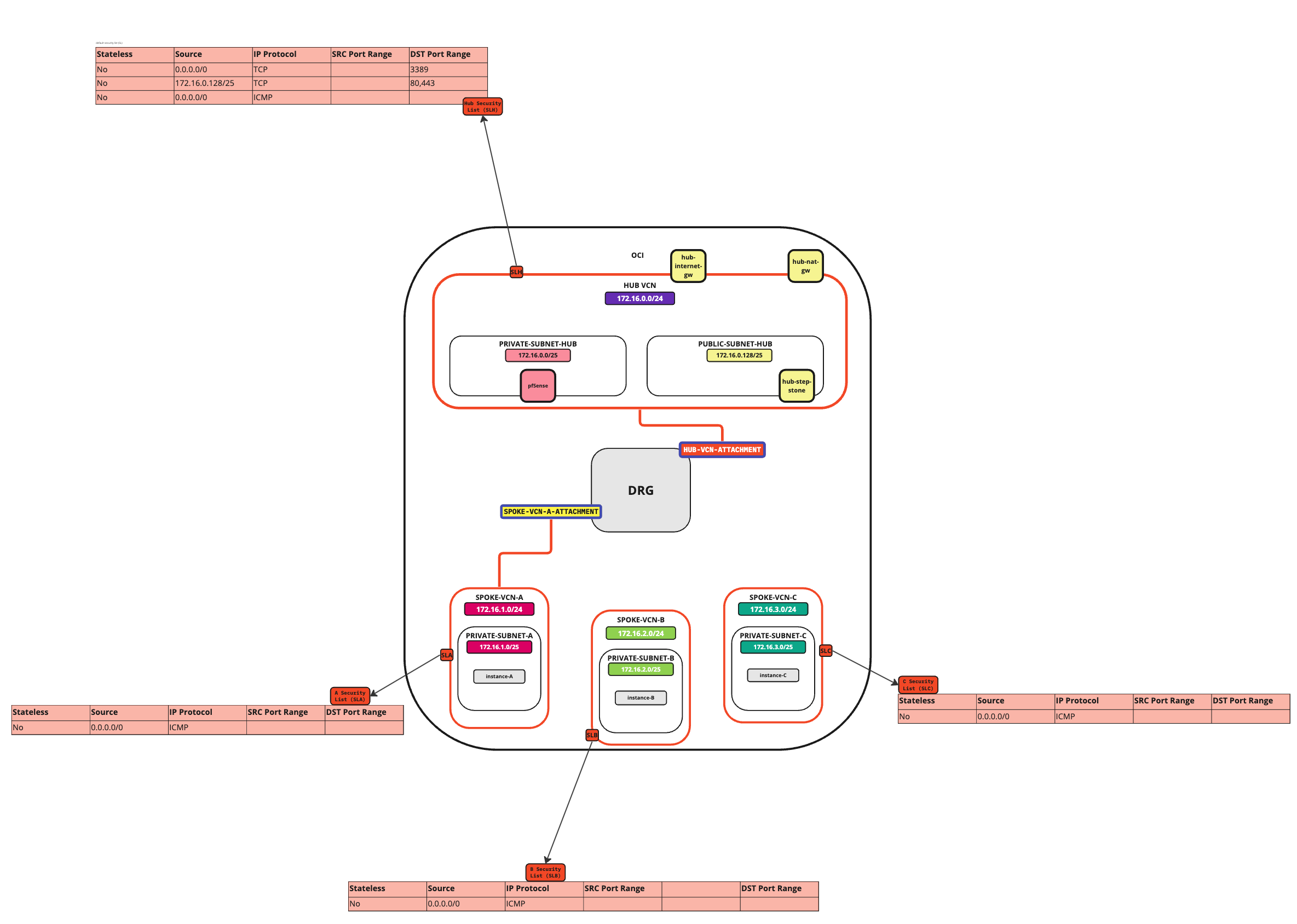

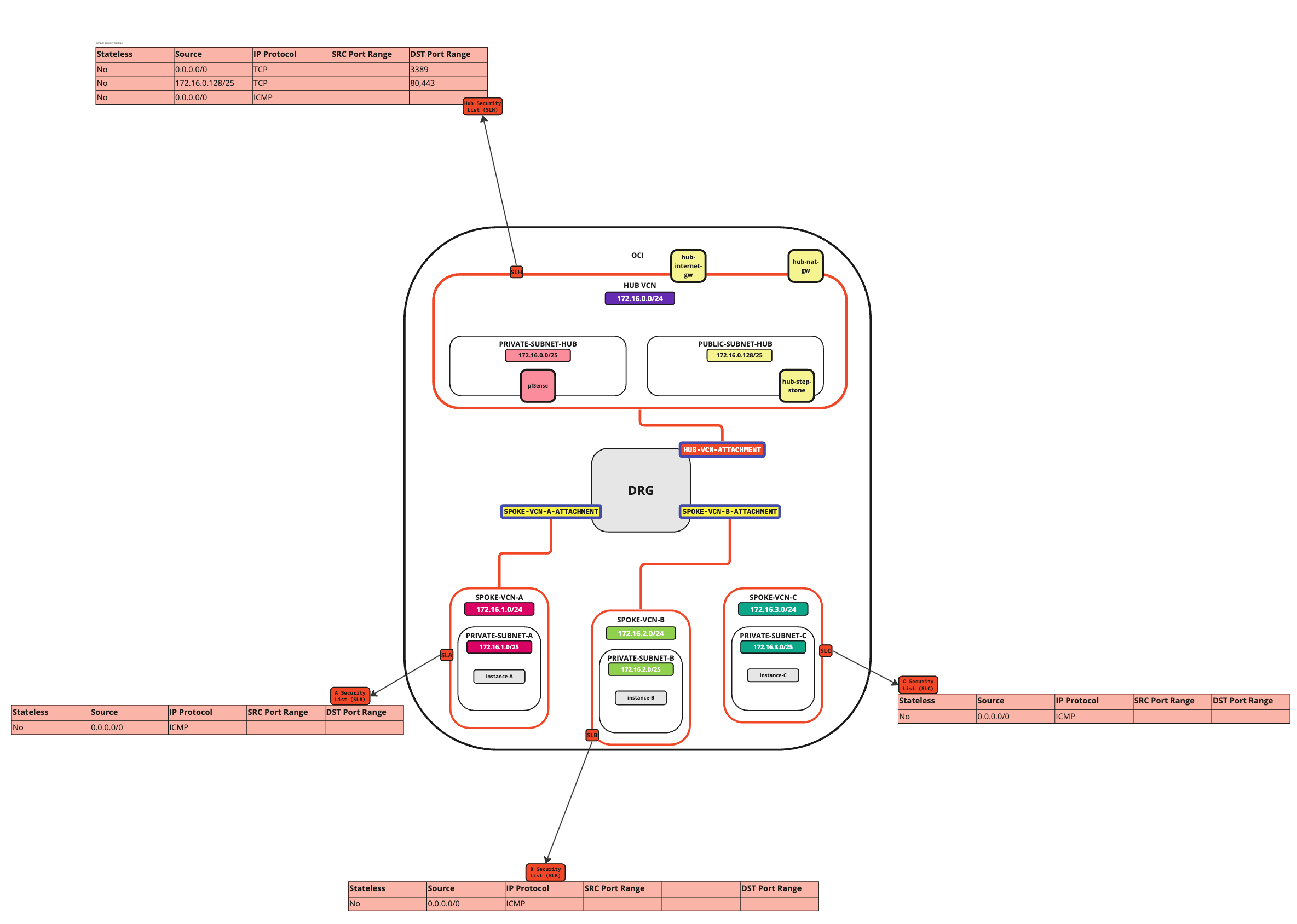

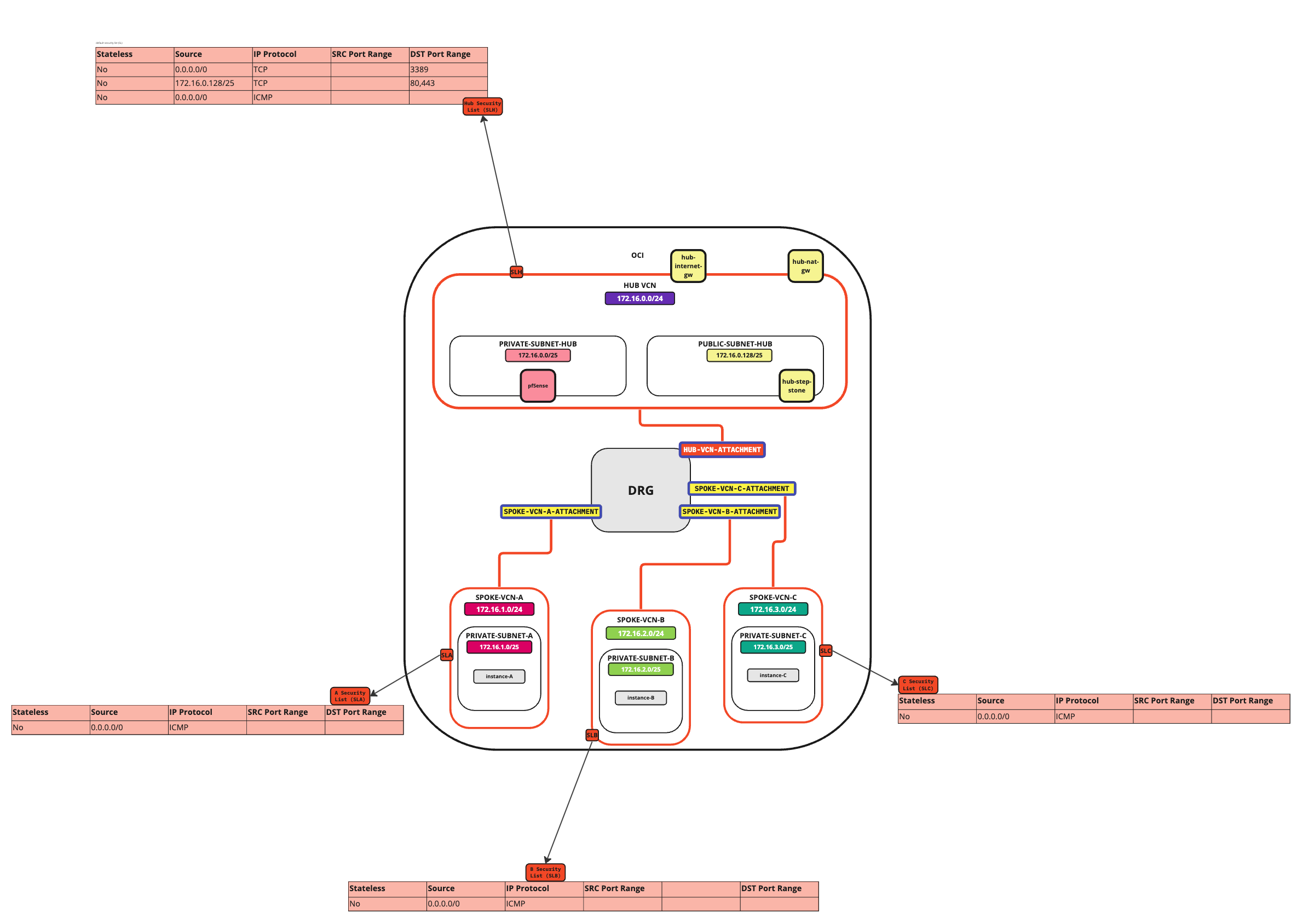

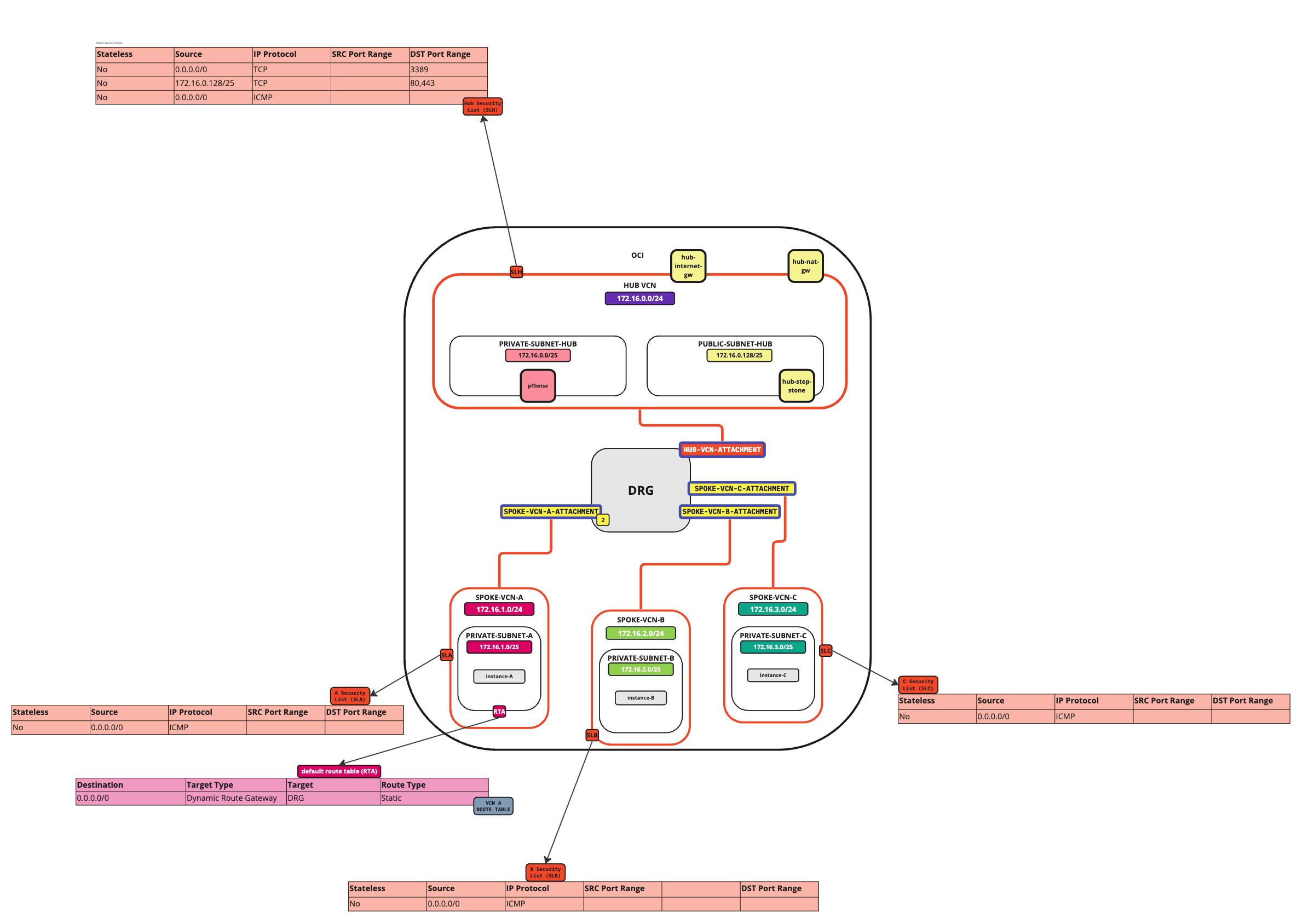

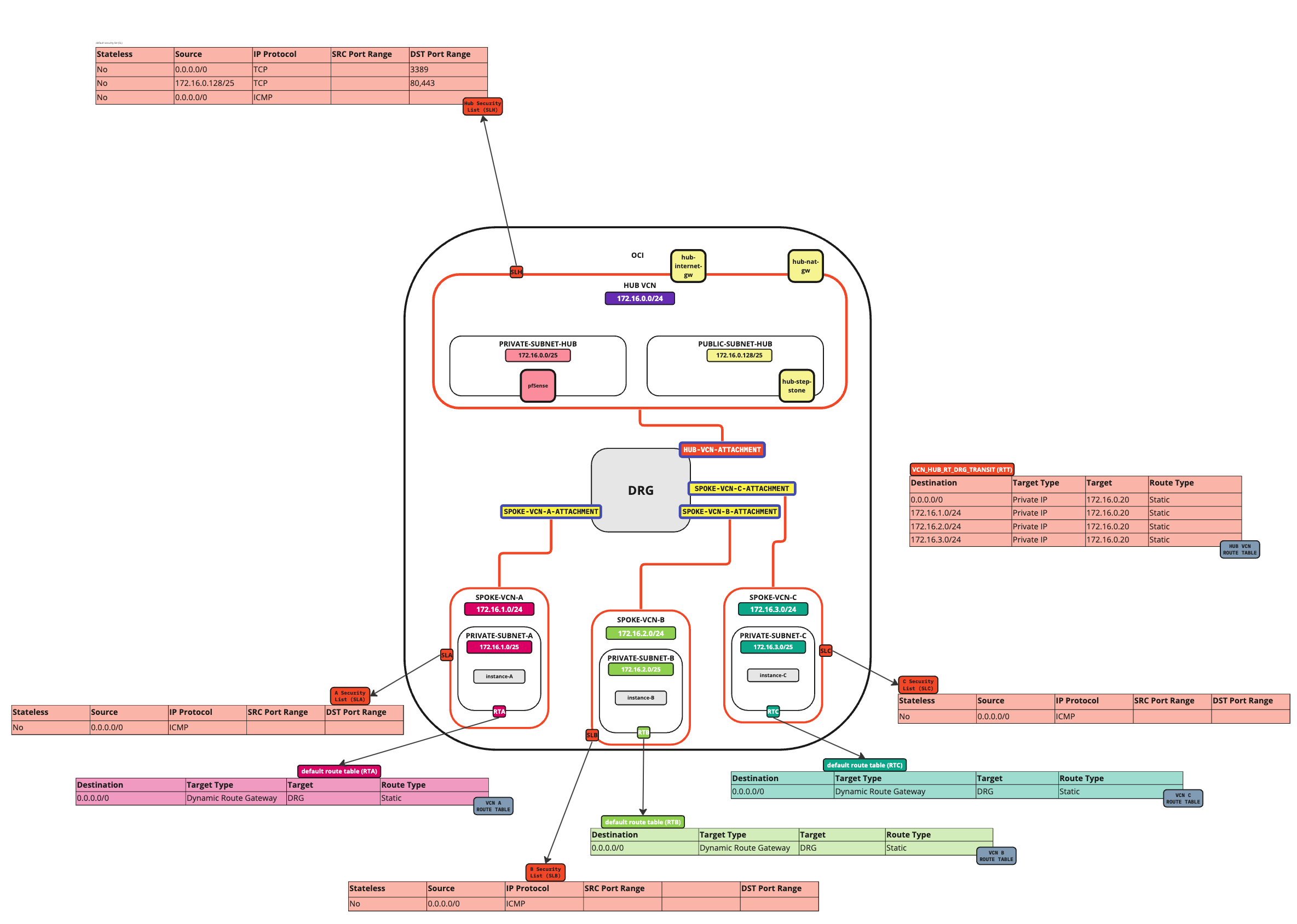

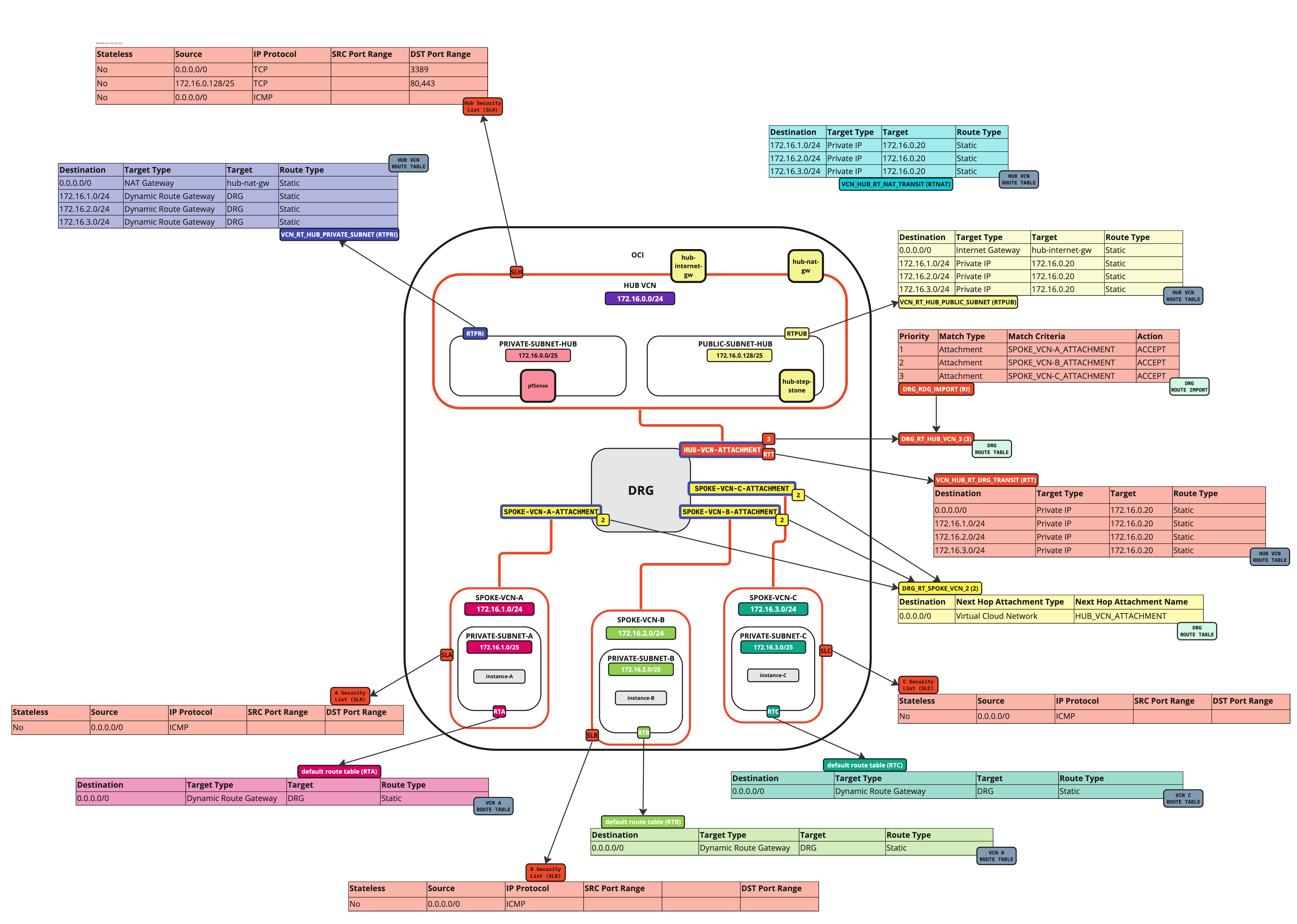

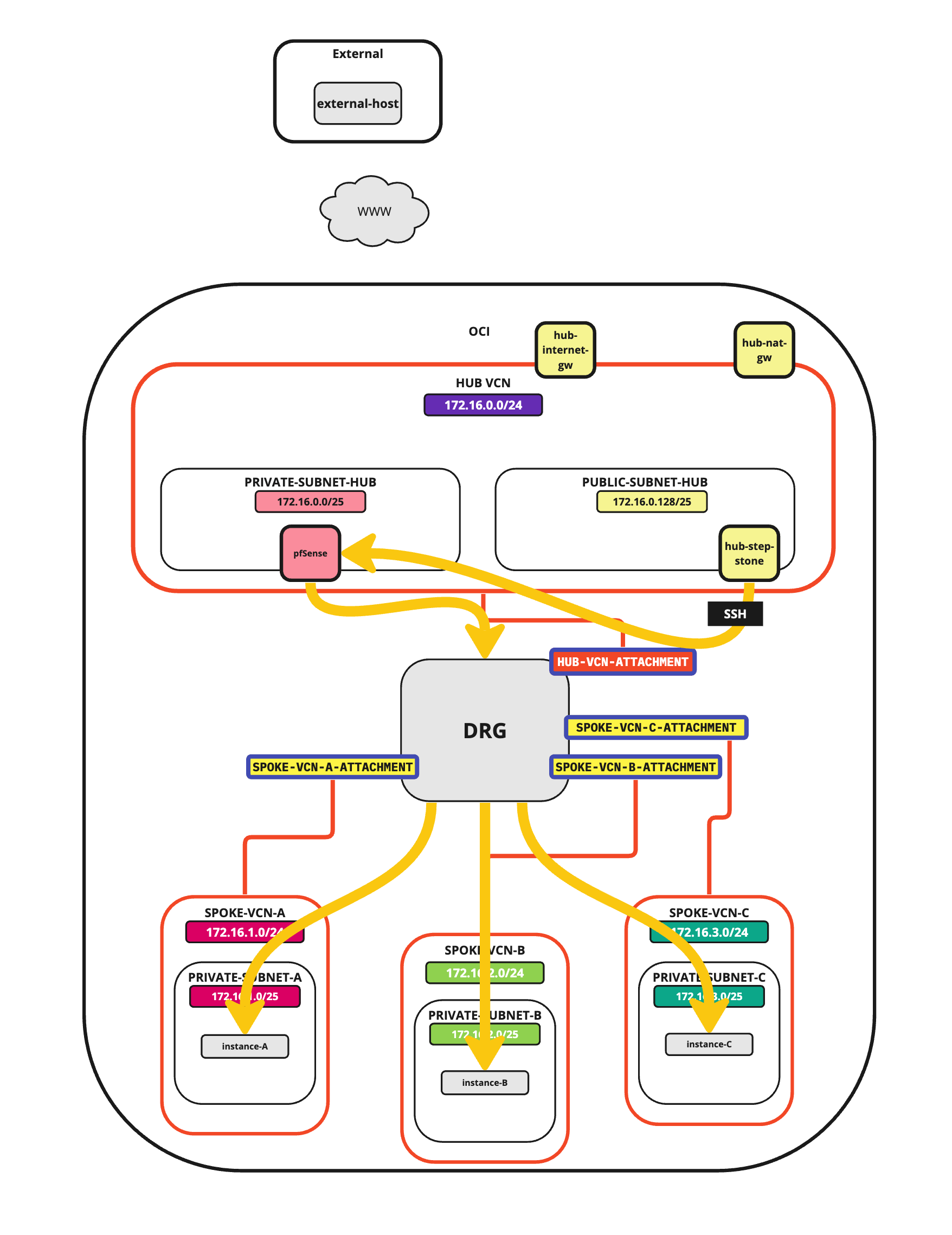

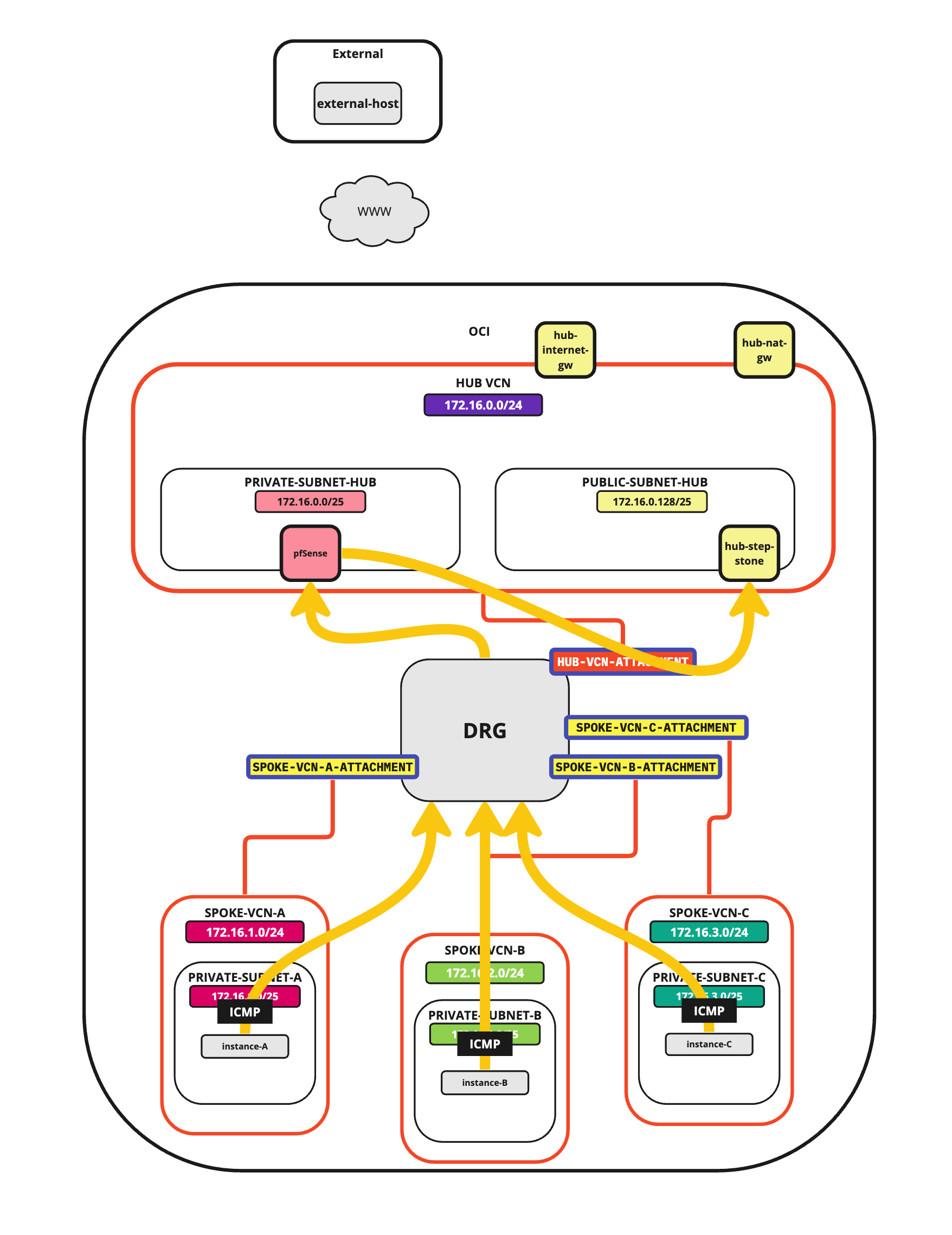

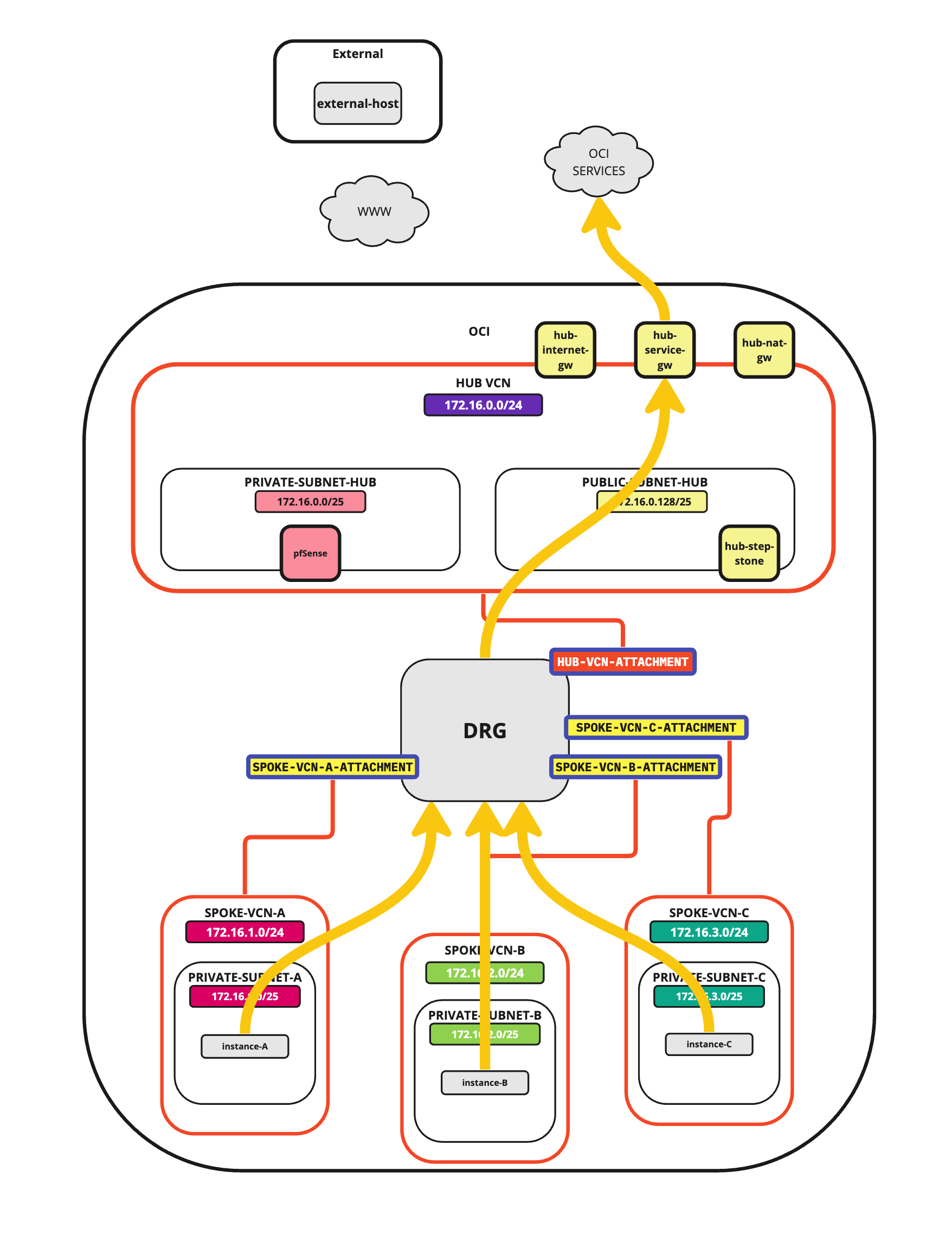

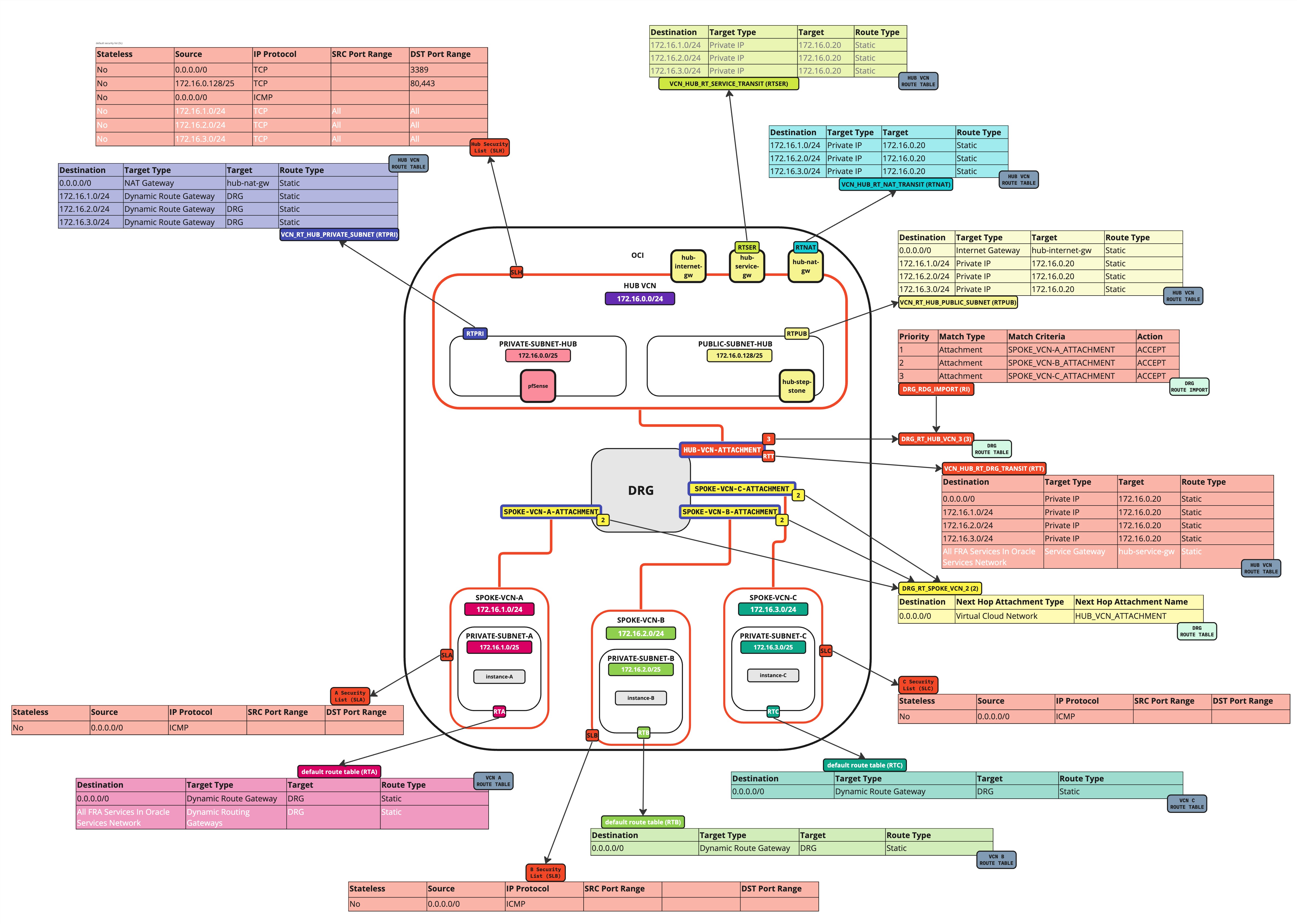

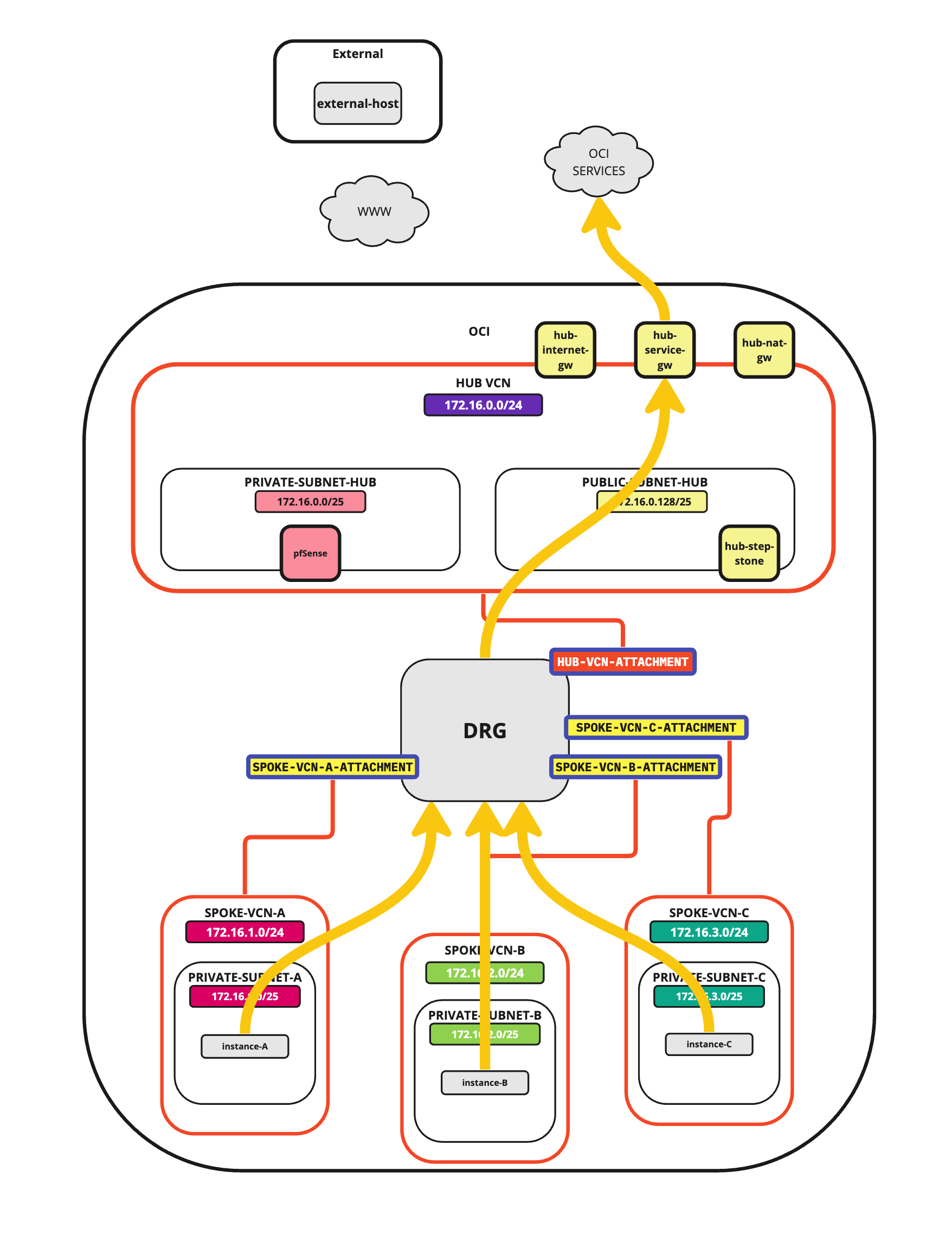

In diesem Tutorial wird erläutert, wie Sie ein Hub-VCN mit DreispeichervCNs konfigurieren. Das Hub-VCN enthält die Firewall pfSense und die Verbindung zum Internet- und OCI-Servicenetzwerk. Der gesamte Netzwerktraffic aus dem Spoke-VCN, der mit anderen Spoke-VCNs oder mit dem Internet oder dem OCI-Servicenetzwerk kommunizieren muss, muss das Hub-VCN zur Firewallprüfung übergeben.

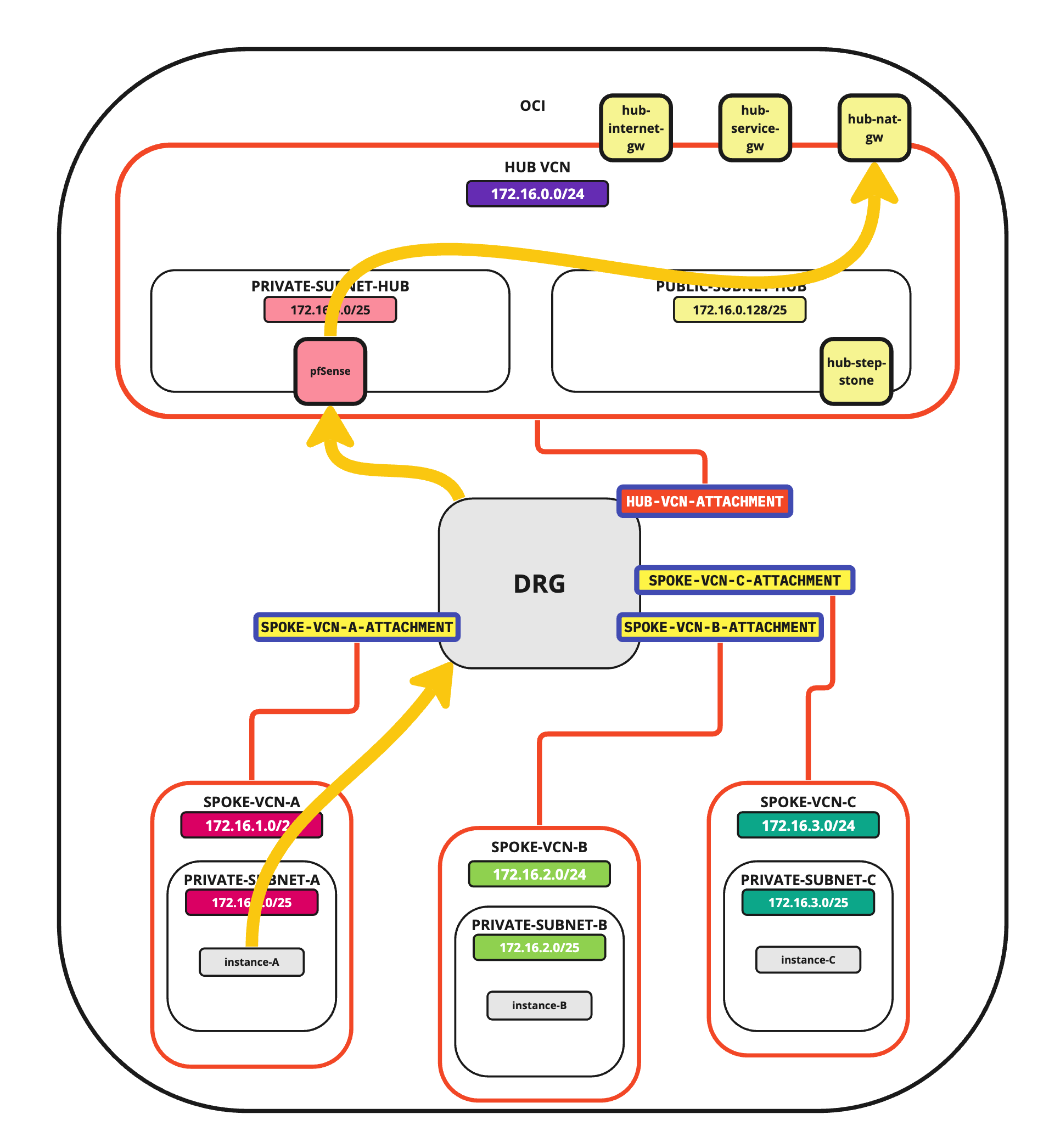

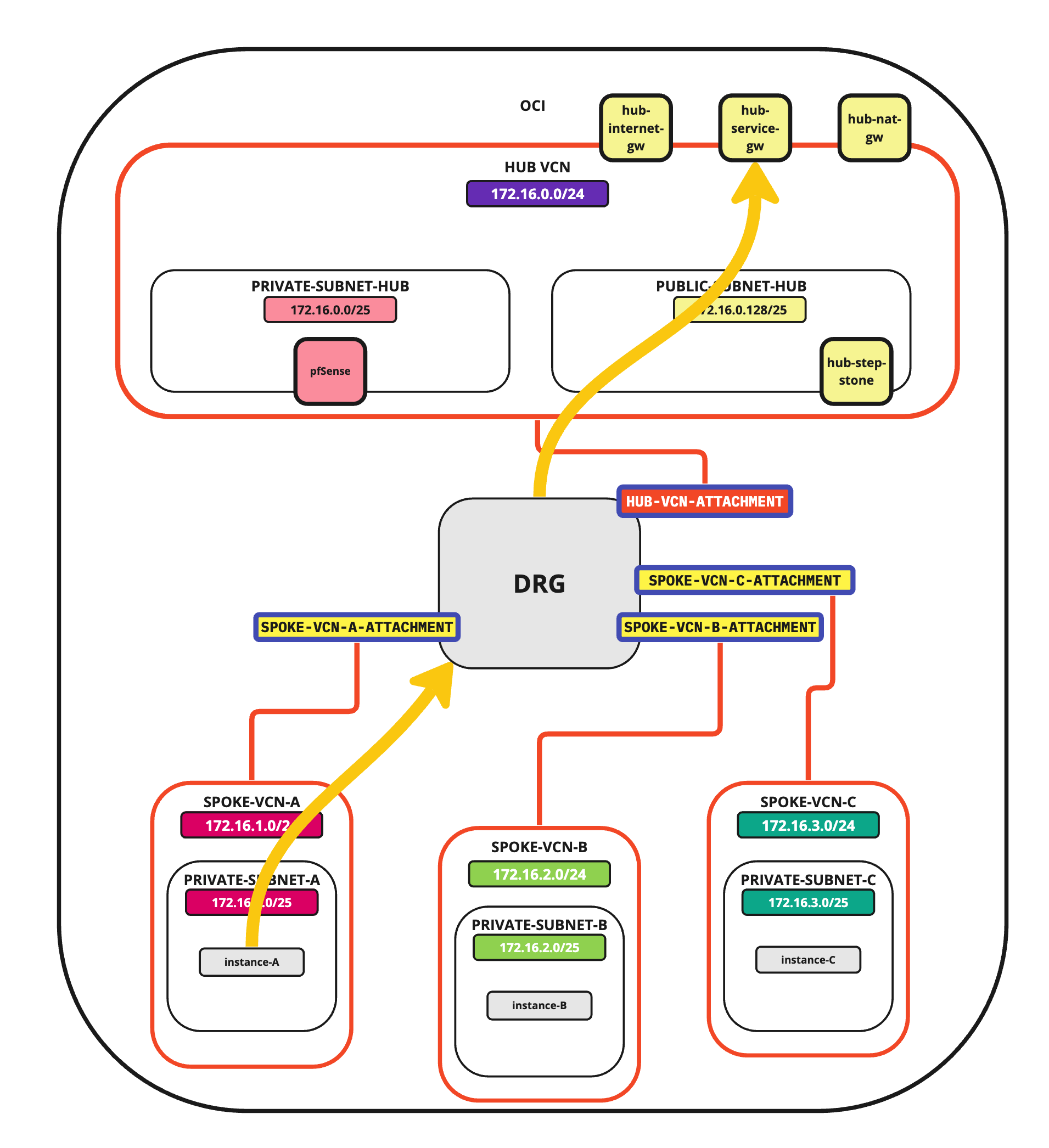

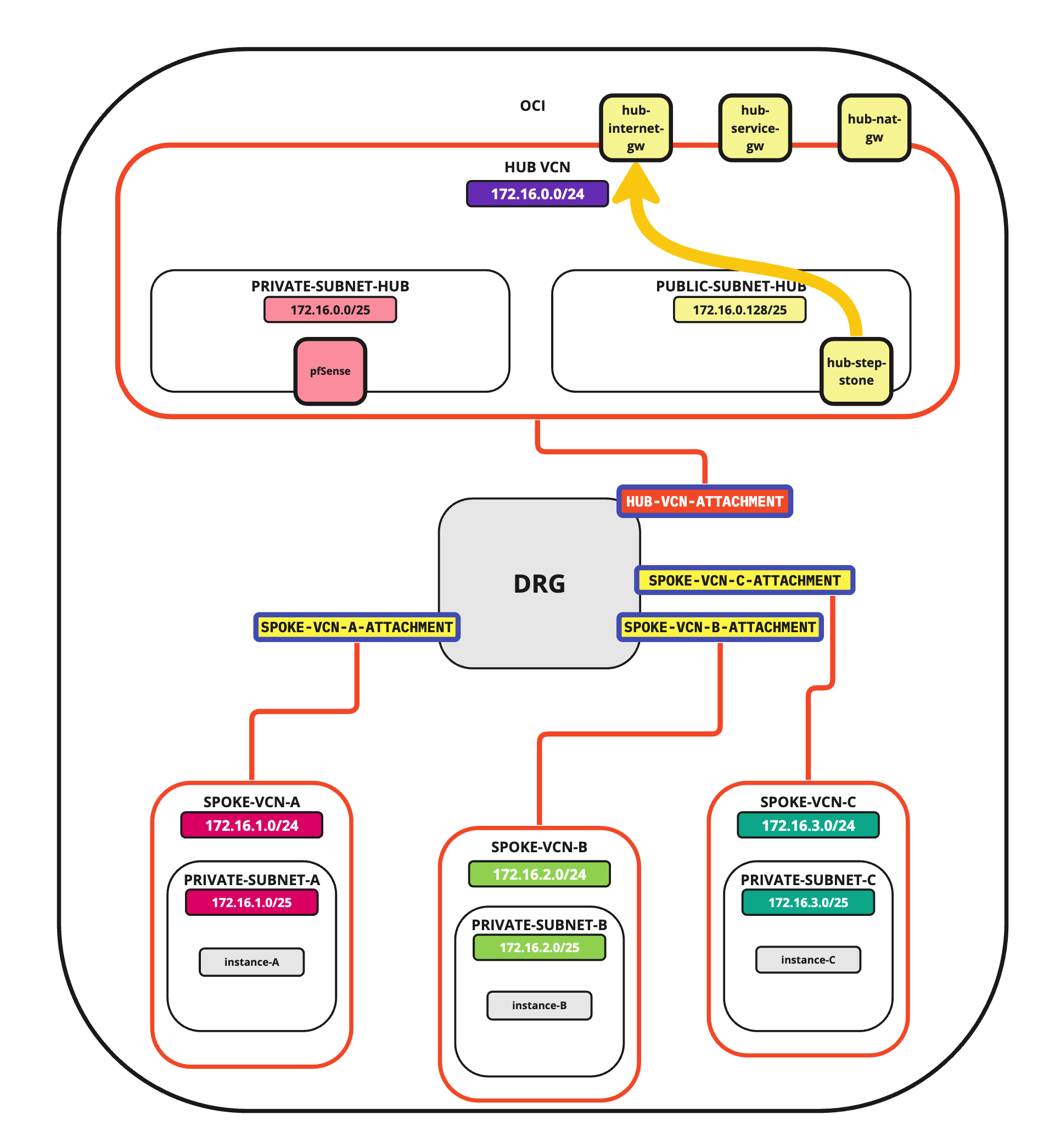

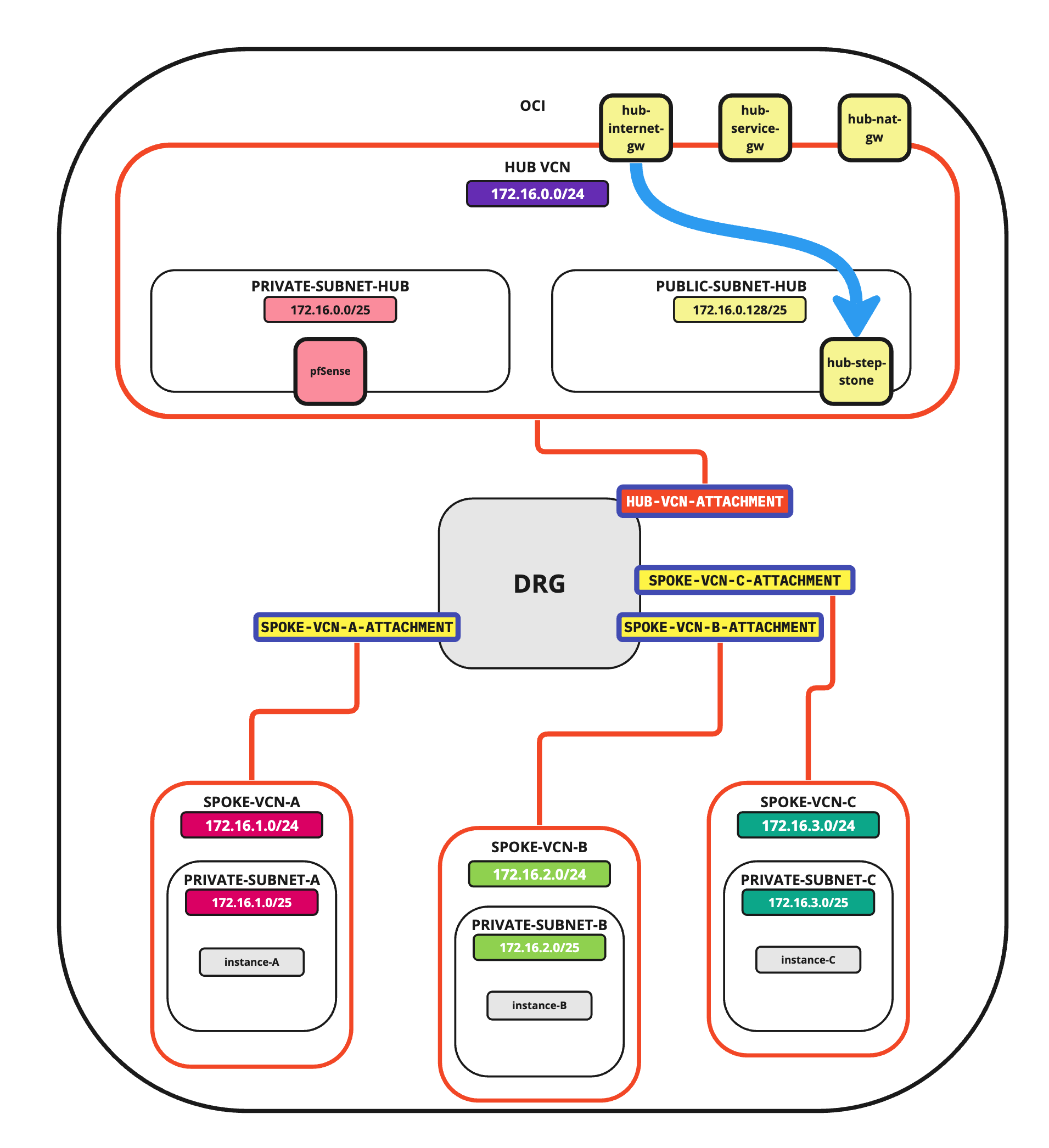

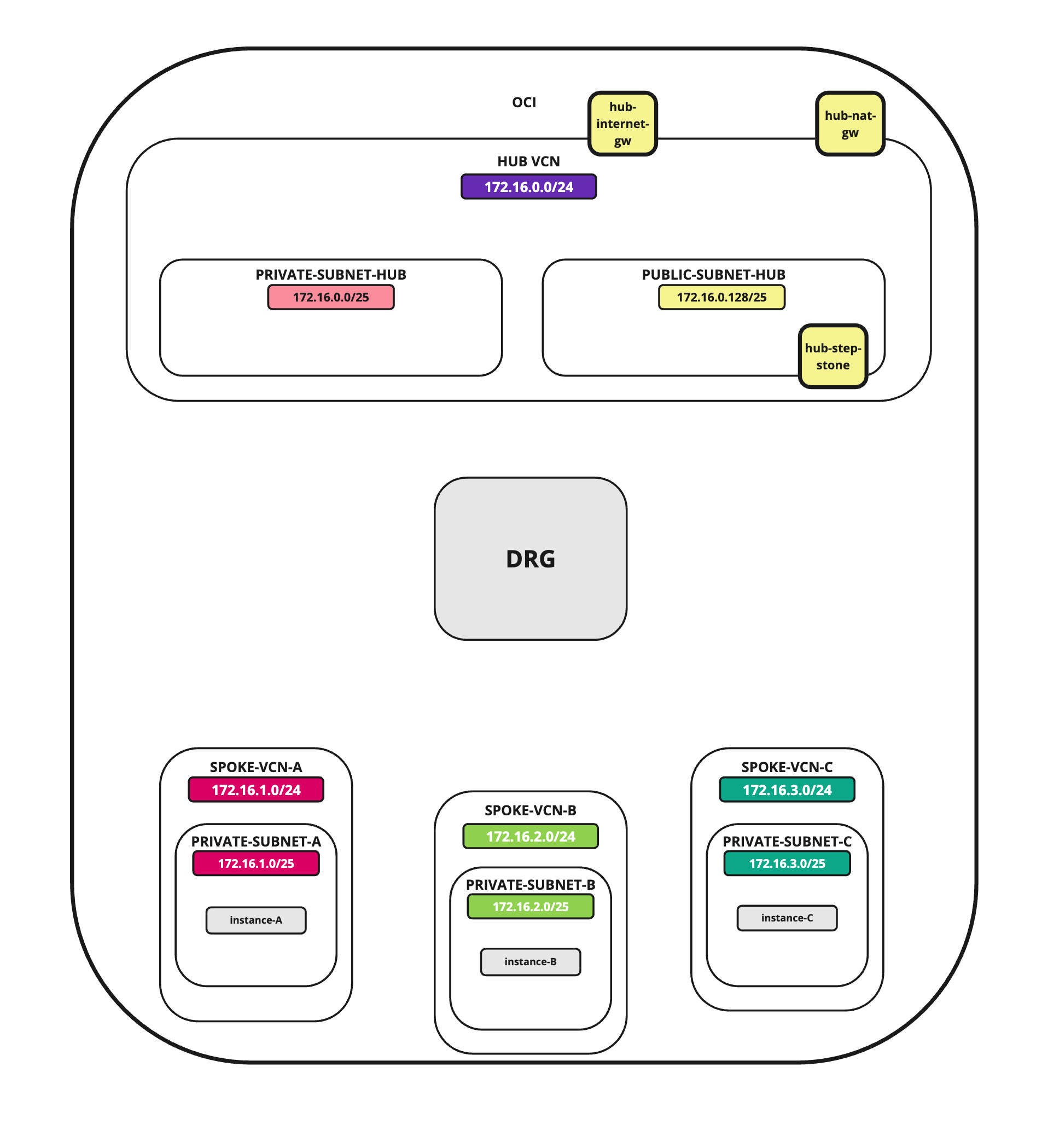

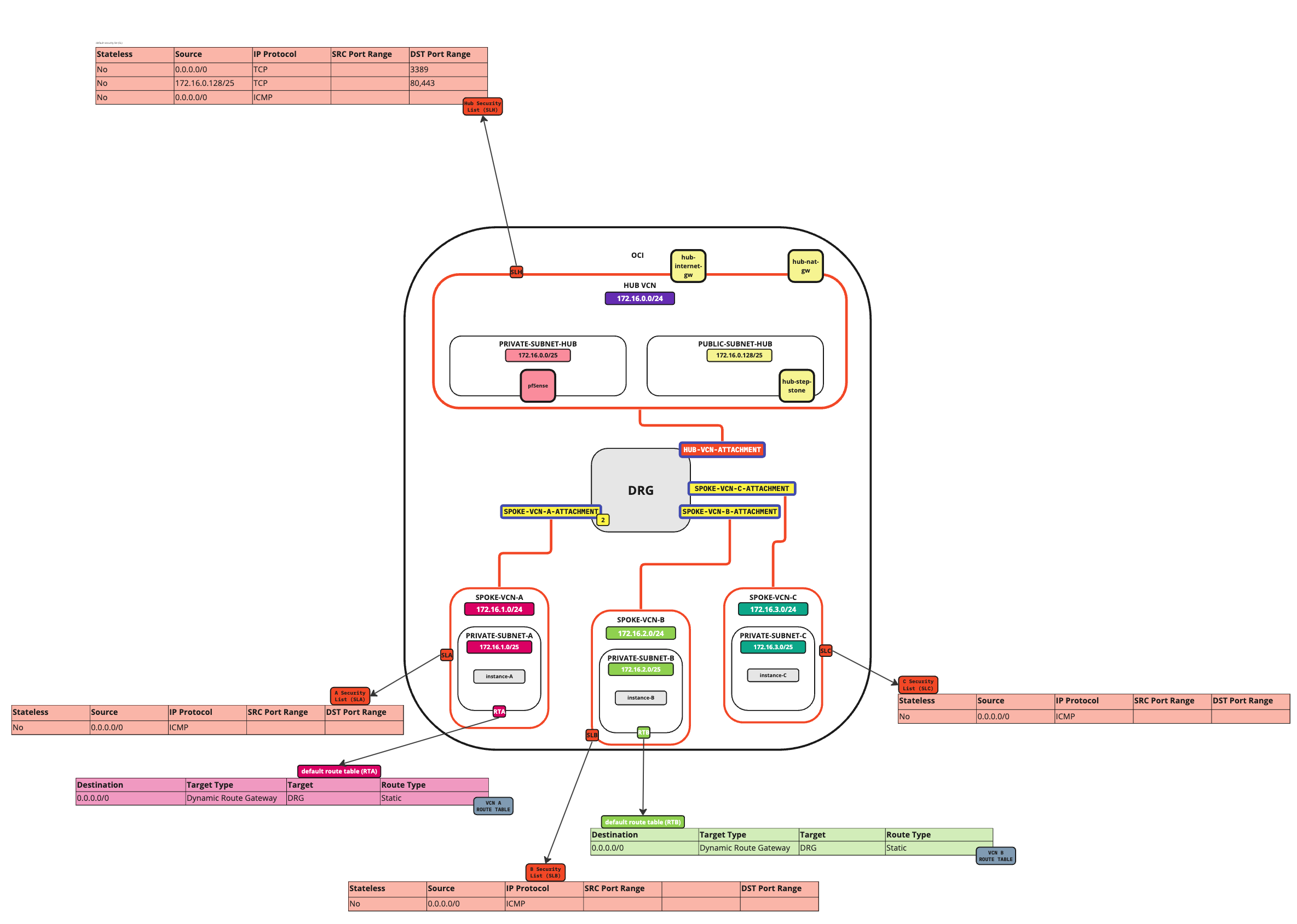

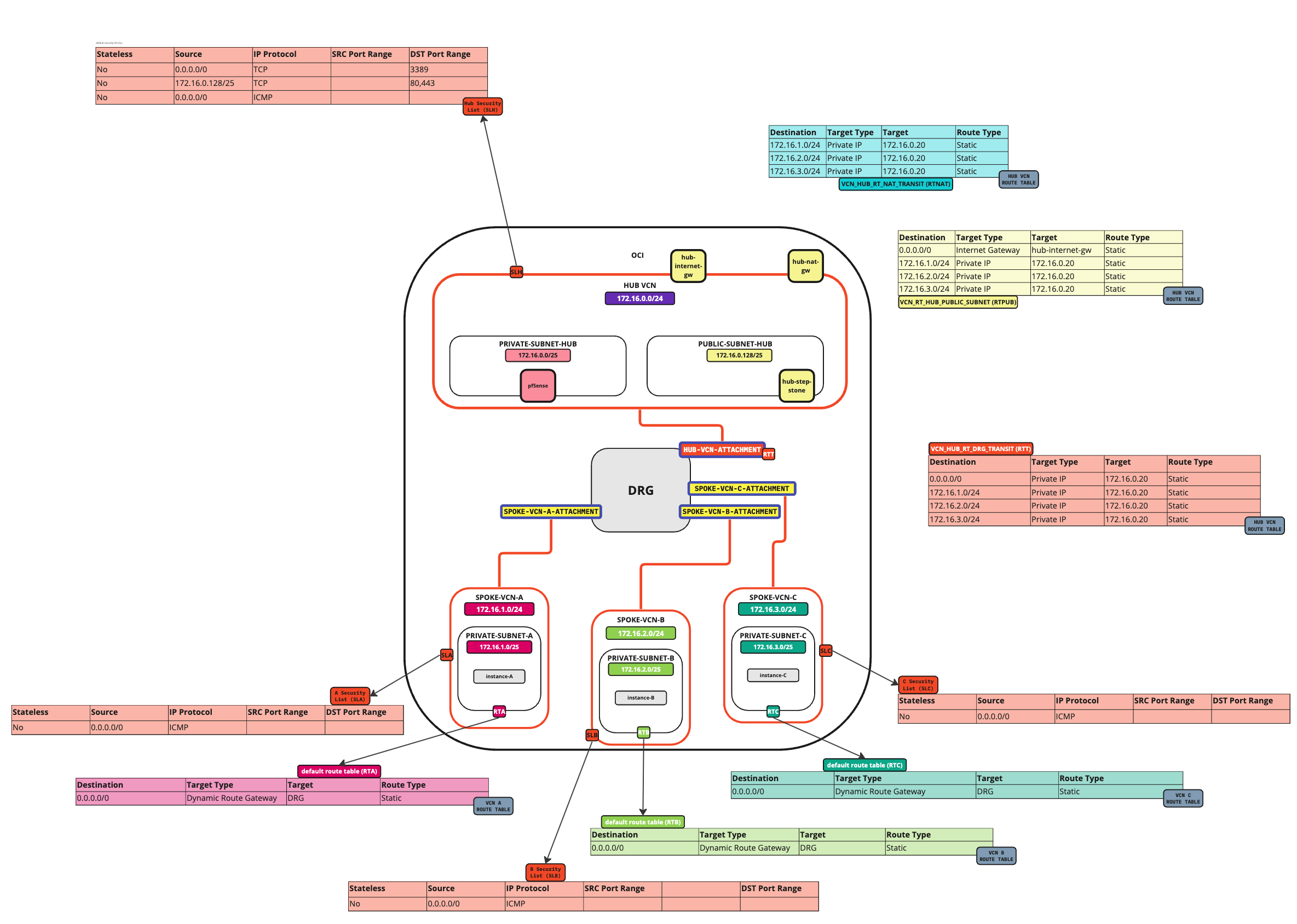

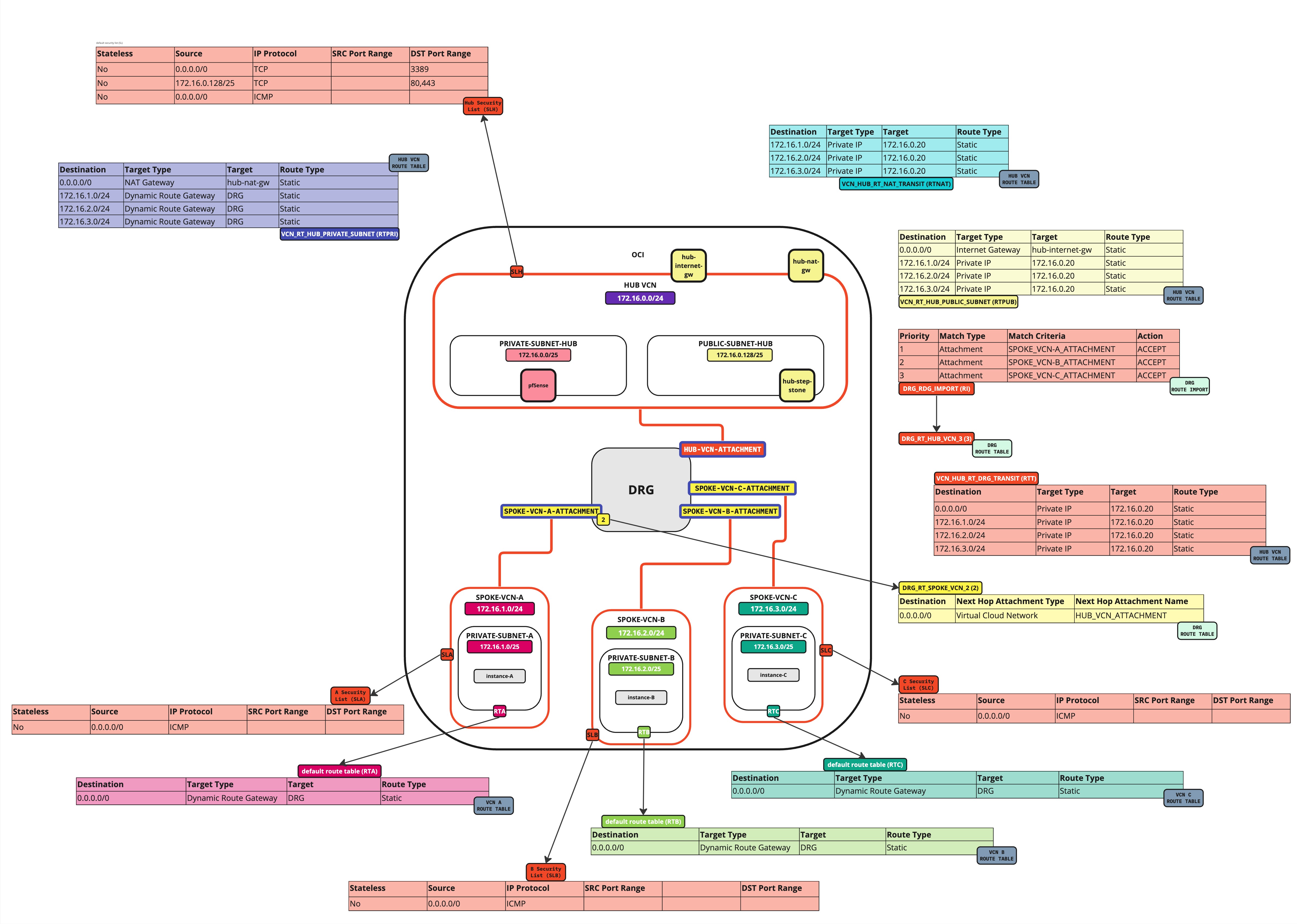

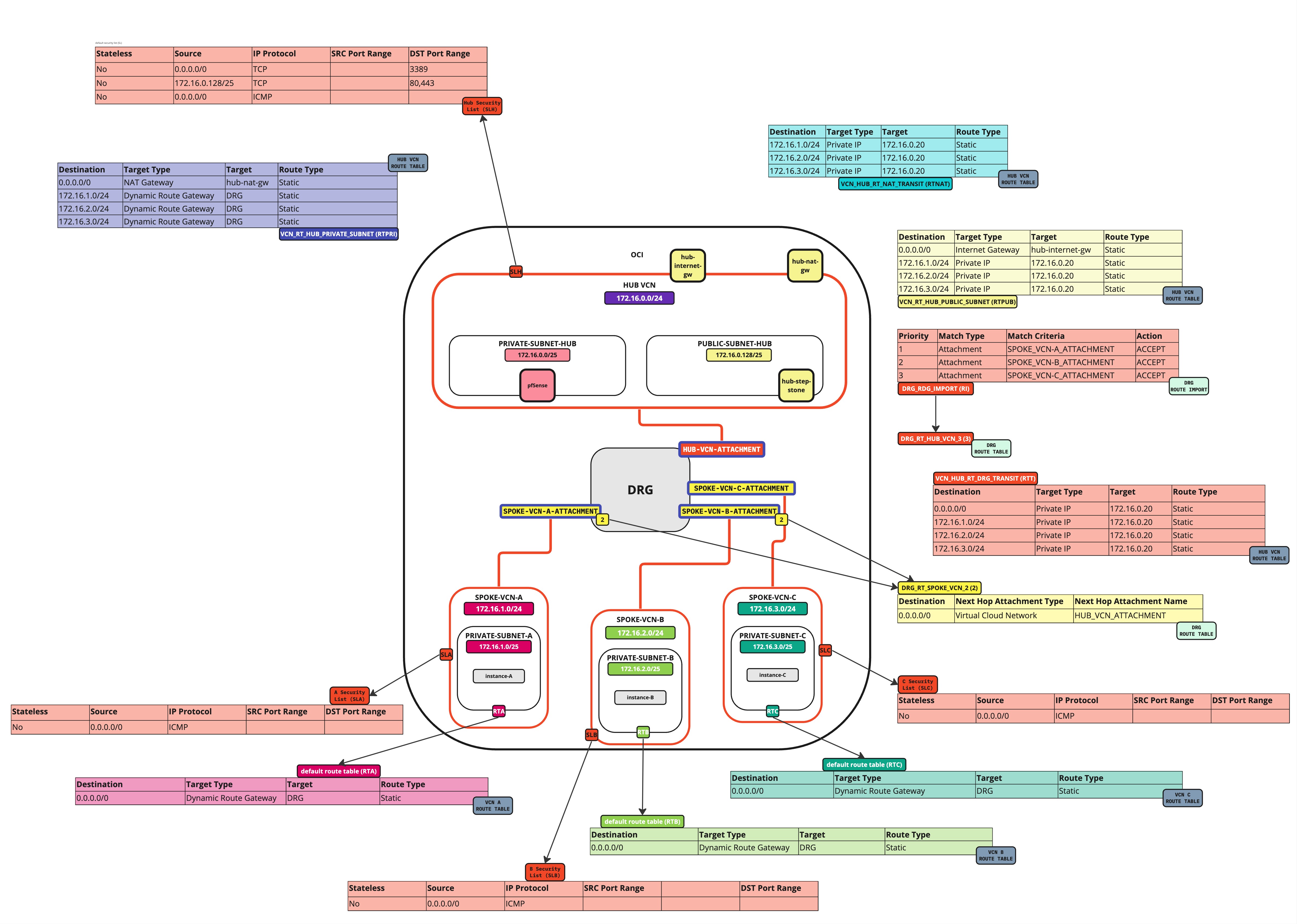

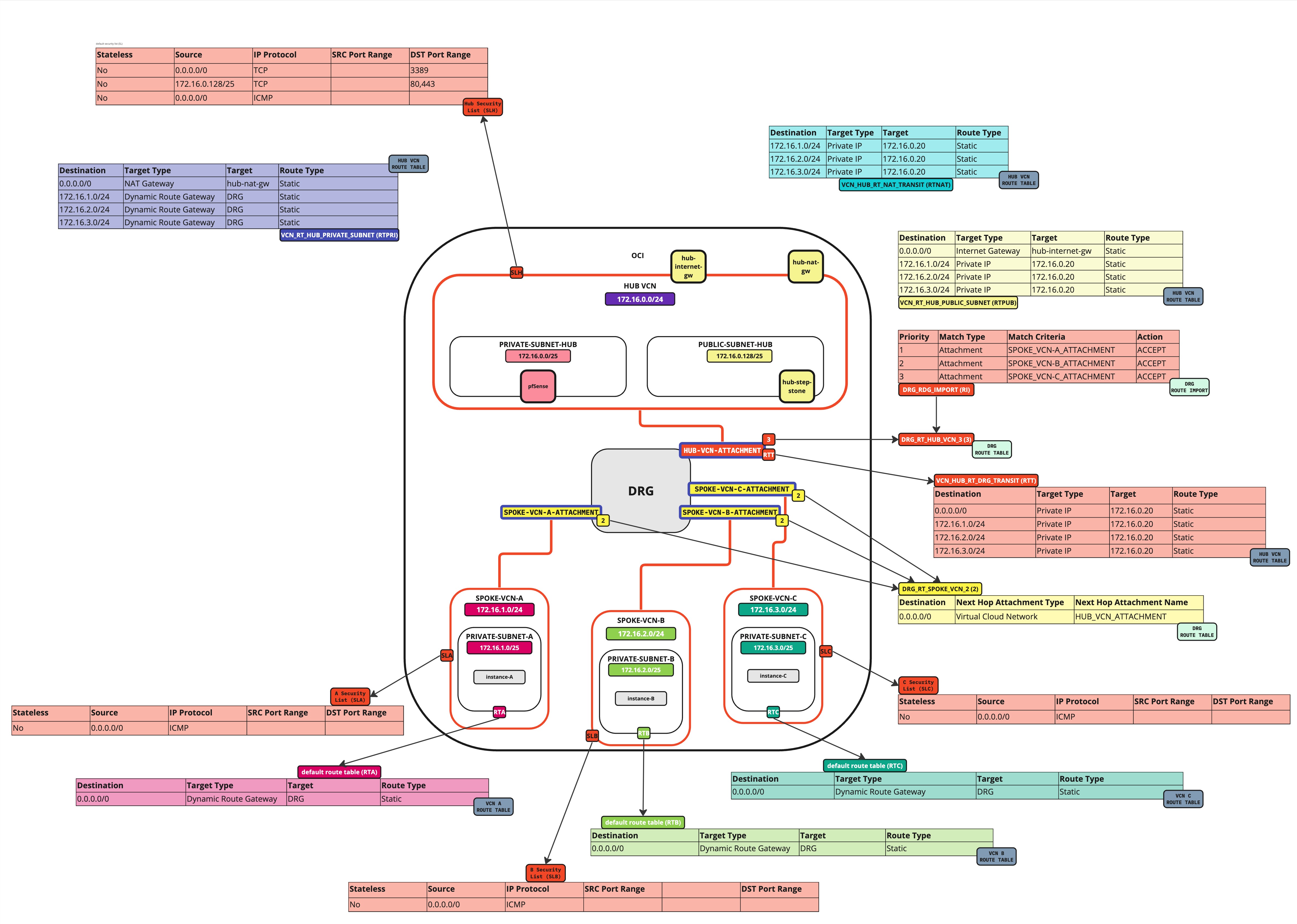

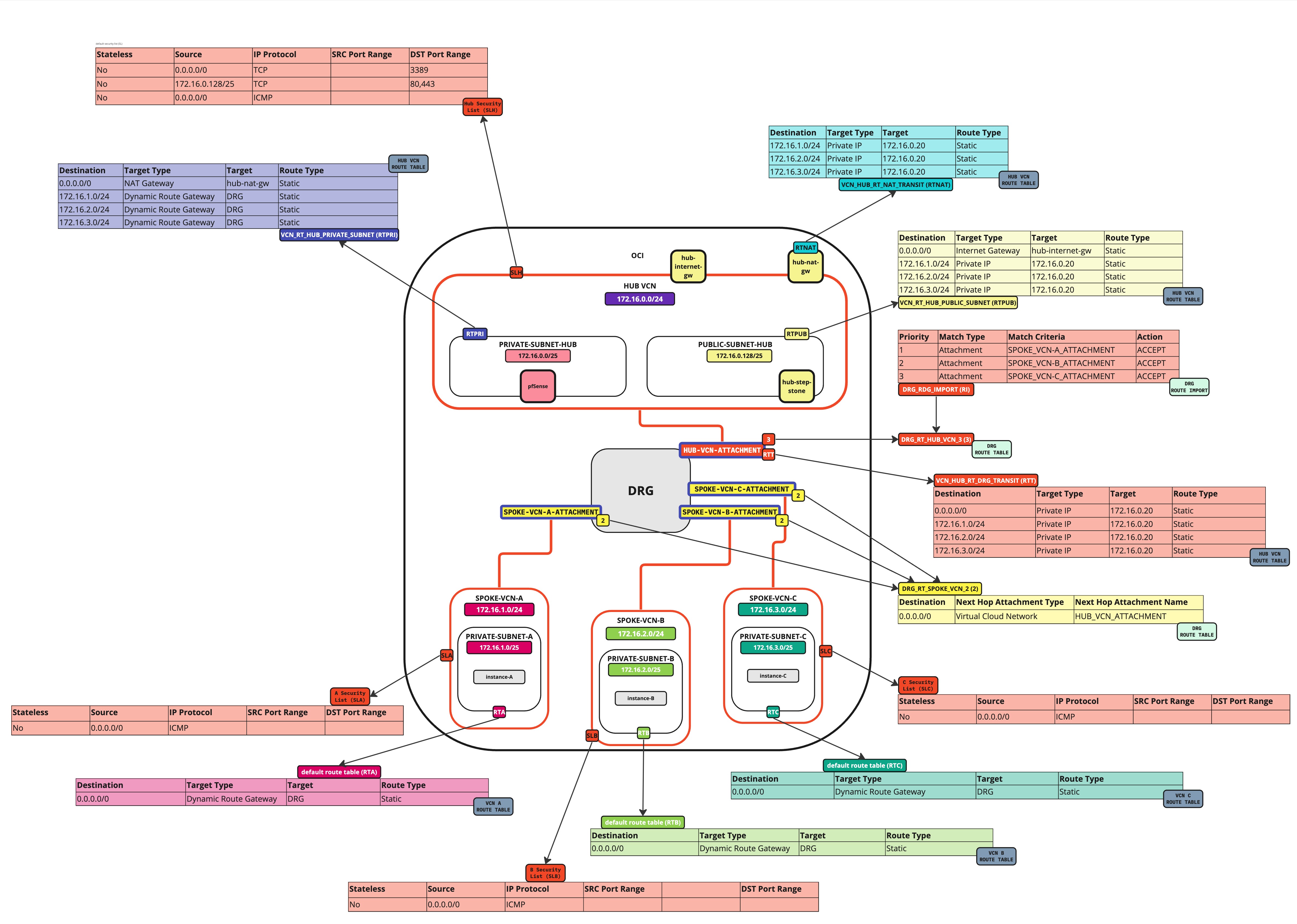

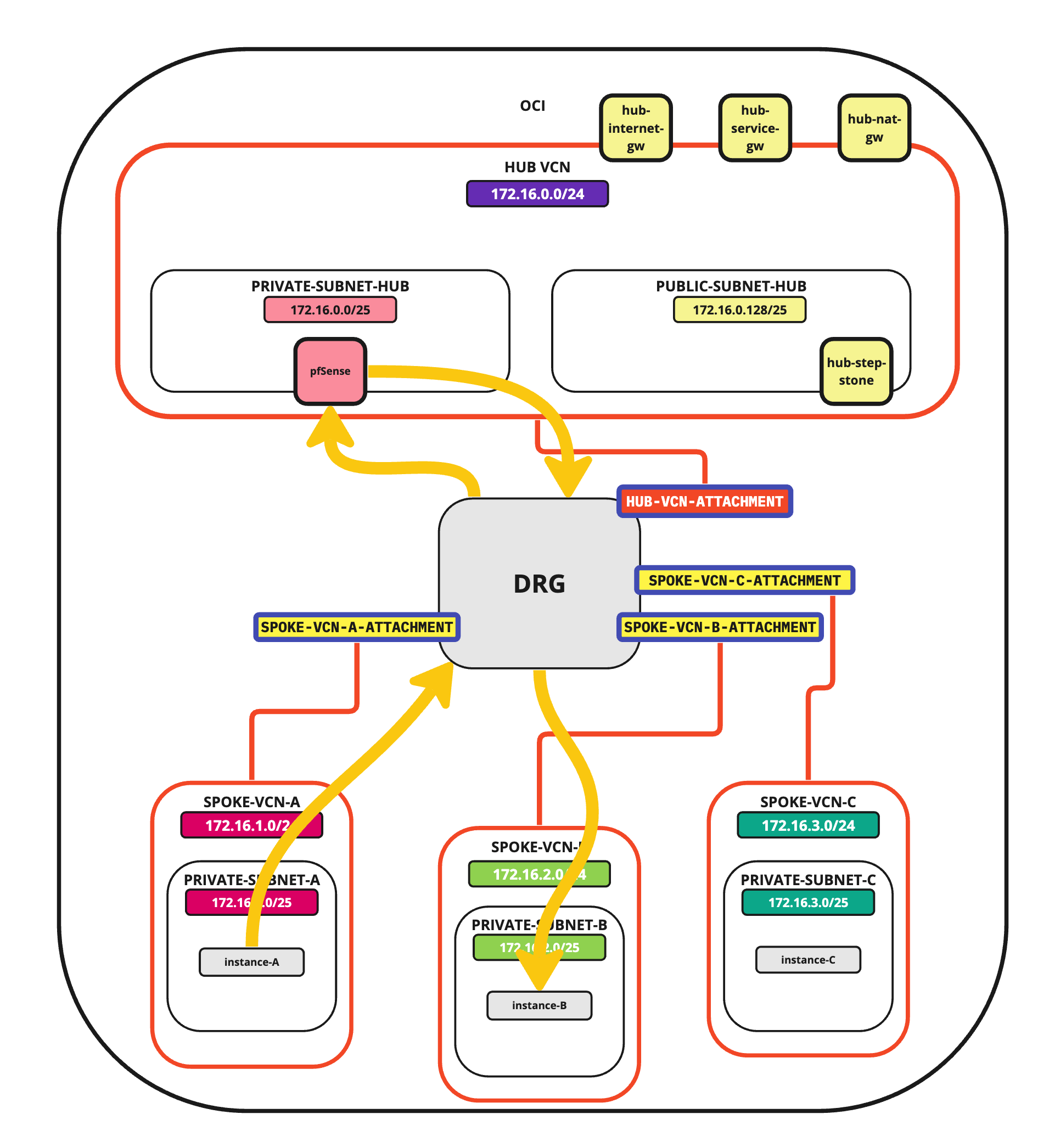

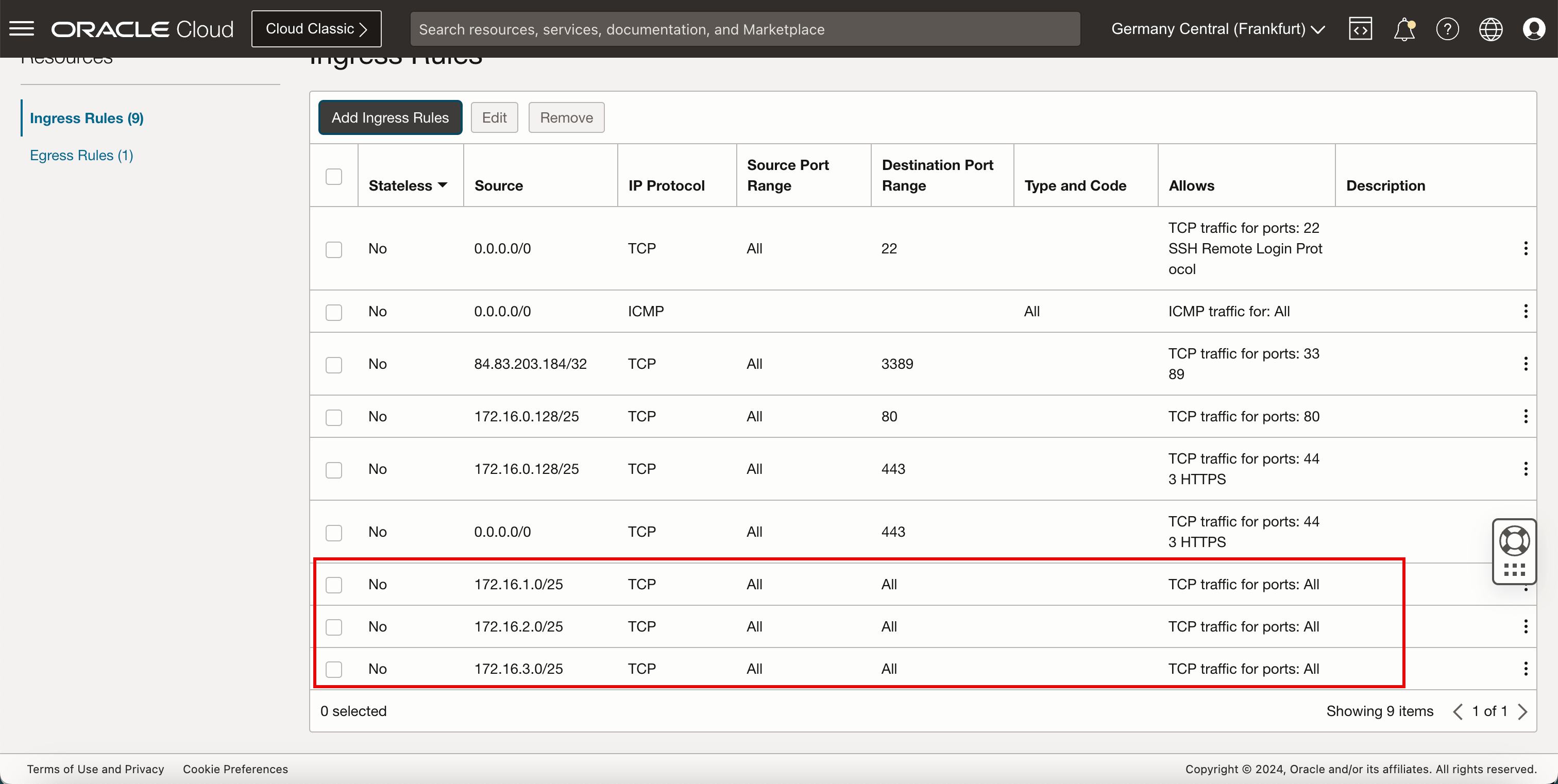

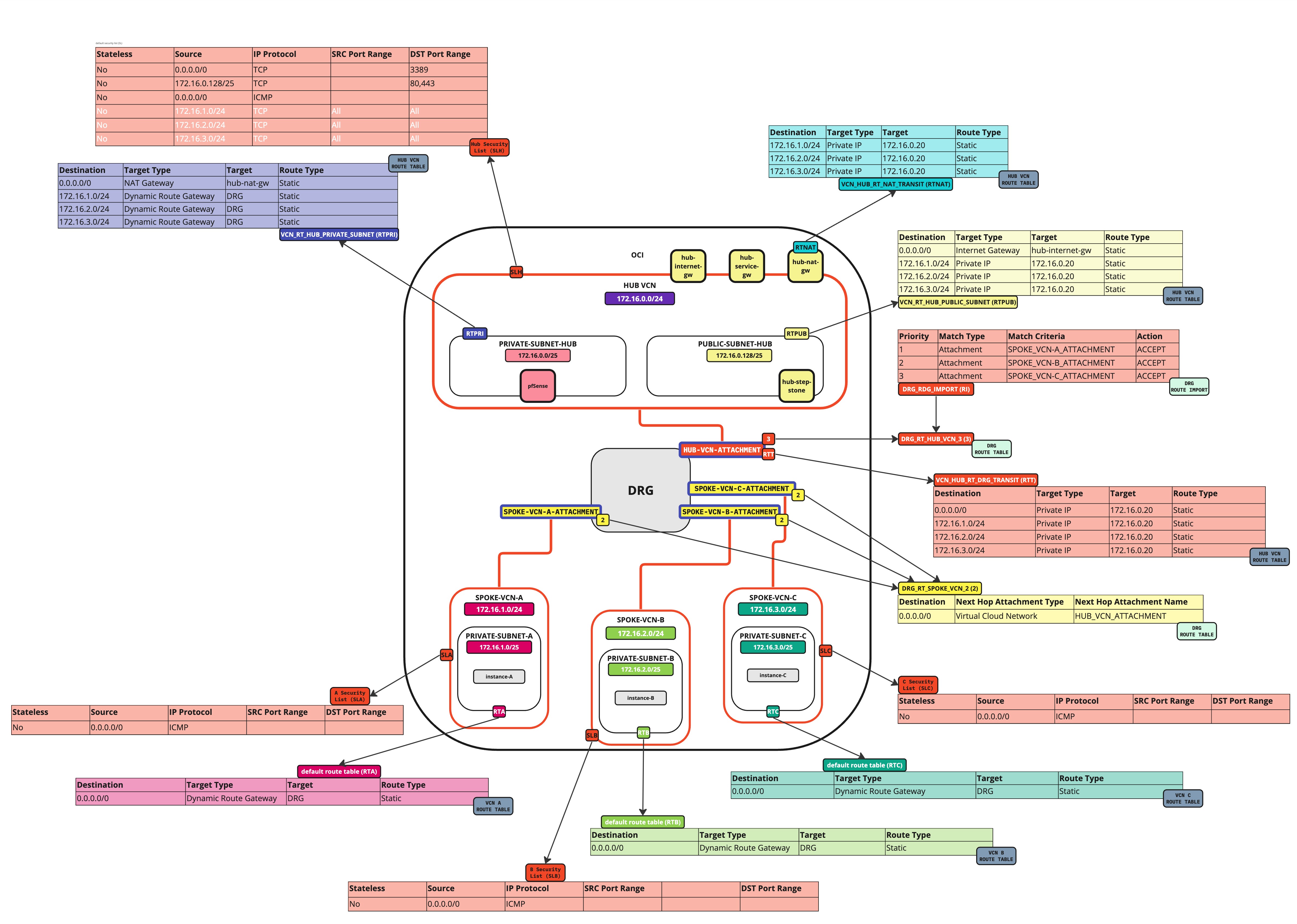

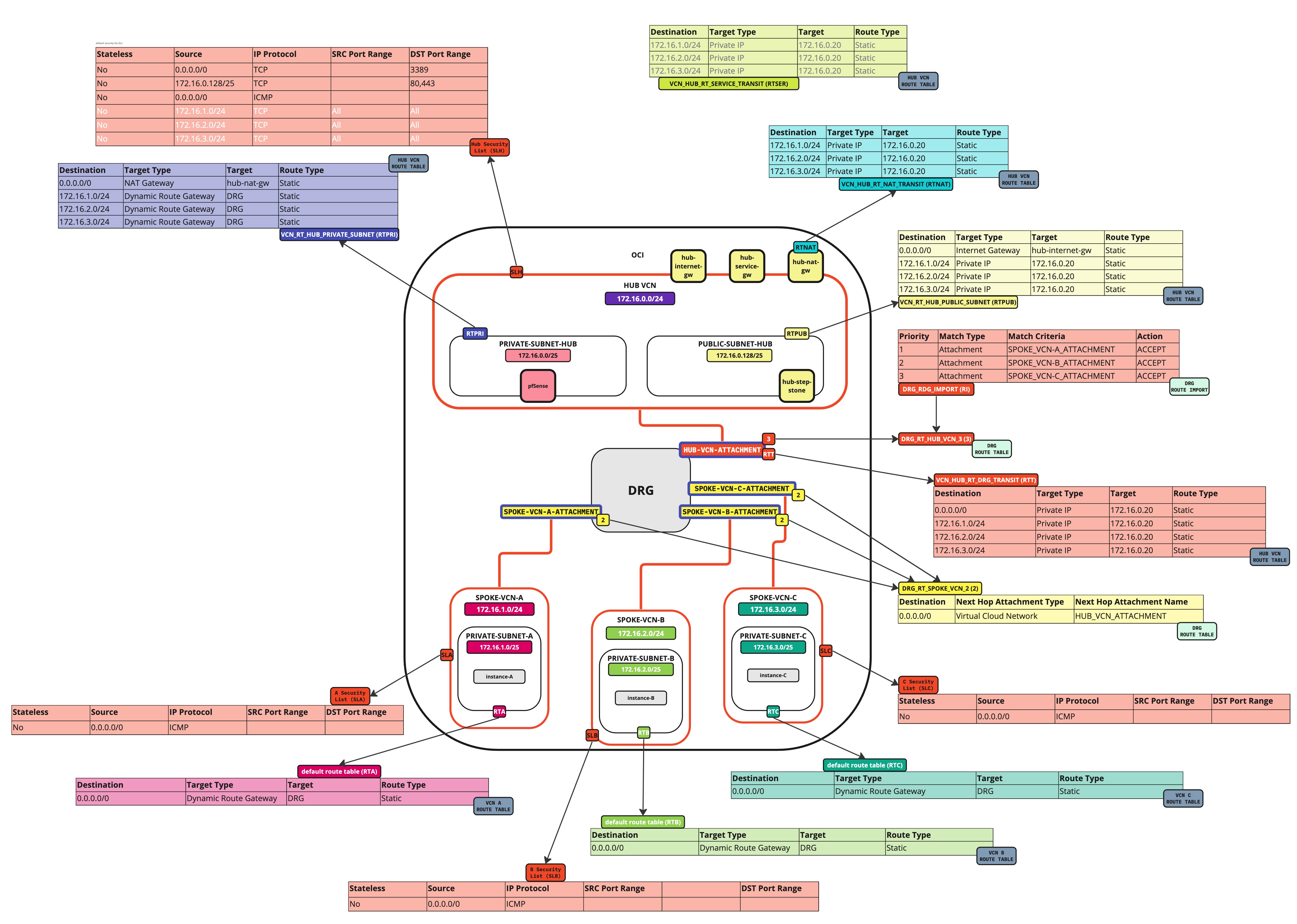

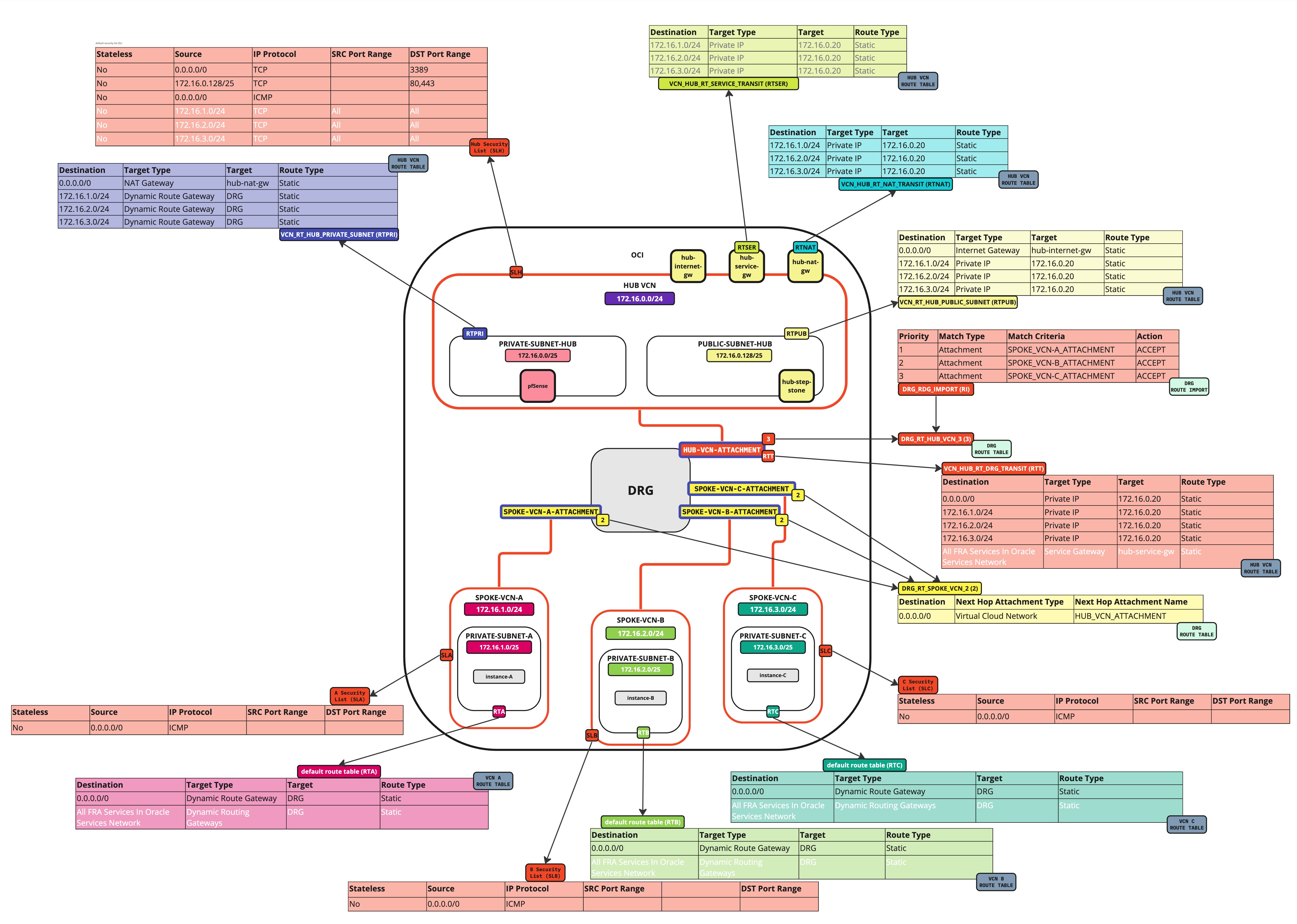

Die folgenden Bilder veranschaulichen die Verkehrswerte.

-

Speiche an Spoke-Konnektivität

-

Spoke-to-Hub-Konnektivität

-

Hub-to-Spoke-Konnektivität

-

Spoke für Internetverbindung

-

Spoke-to-Service-Konnektivität

-

Hub zu Internetkonnektivität

-

Internet-zu-Hub-Konnektivität

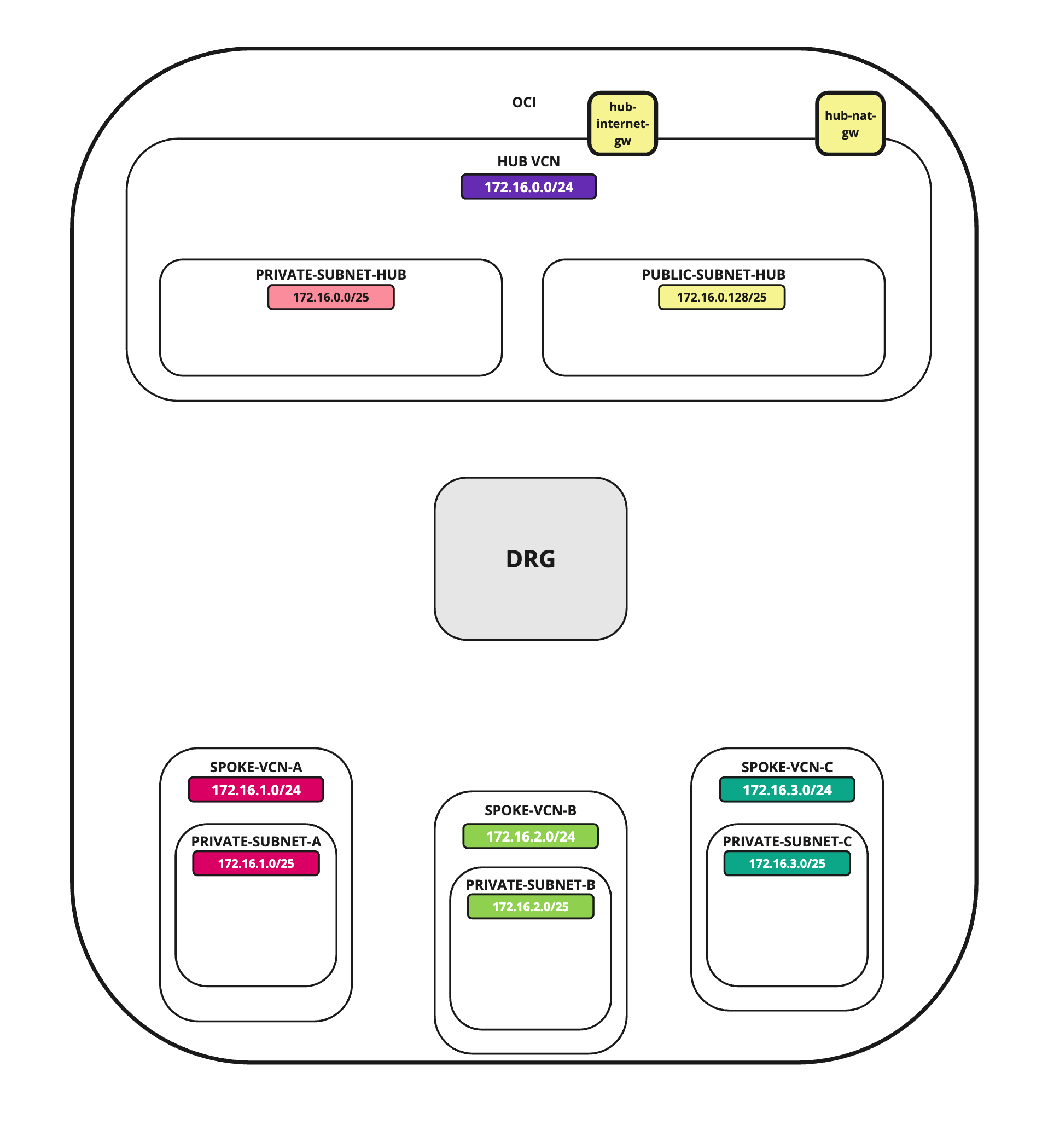

Hinweis: In diesem Tutorial werden mehrere Netzwerke in den Speichen verwendet.

- Spoke für ein VCN-Subnetz:

172.16.1.0/25. - Spoke-B-VCN-Subnetz:

172.16.2.0/25. - Spoke-C-VCN-Subnetz:

172.16.3.0/25.

- Spoke für ein VCN-Subnetz:

Ziele

-

Richten Sie eine OCI-Routingumgebung mit vollständig konfiguriertem Hub- und Spoke-Routing ein. Wir leiten den gesamten Netzwerktraffic an das Hub-VCN weiter, in dem das Hub-VCN eine Firewall enthält, die den gesamten Traffic von den Speichen prüft.

- Aufgabe 1: Erstellen Sie die Hub- und Spoke-VCNs.

- Aufgabe 2: Erstellen Sie die Subnetze im Hub- und Spoke-VCNs.

- Aufgabe 3: Erstellen Sie ein DRG, ein Internetgateway und ein NAT-Gateway.

- Aufgabe 4: Fügen Sie Instanzen hinzu, die an verschiedene Subnetze in allen VCNs angehängt sind.

- Aufgabe 5: Fügen Sie eine pfSense-Firewall im Hub-VCN hinzu.

- Aufgabe 6: Öffnen Sie Firewallregeln für die Sicherheitslisten.

- Aufgabe 7: Konfigurieren Sie das Routing zwischen den verschiedenen VCNs und dem Internet mit der Hubfirewallprüfung.

- Aufgabe 8: Prüfen Sie die Konnektivität.

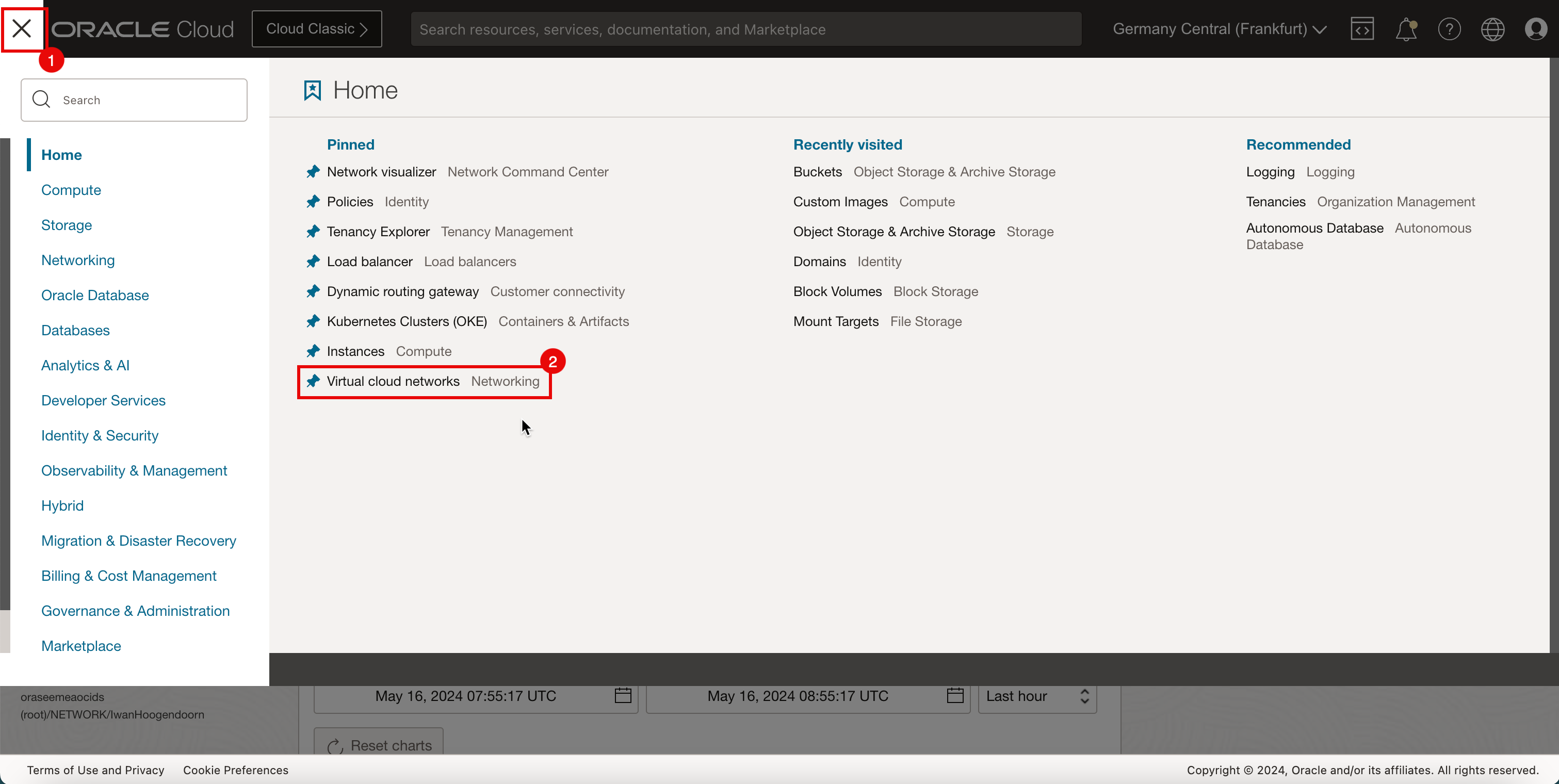

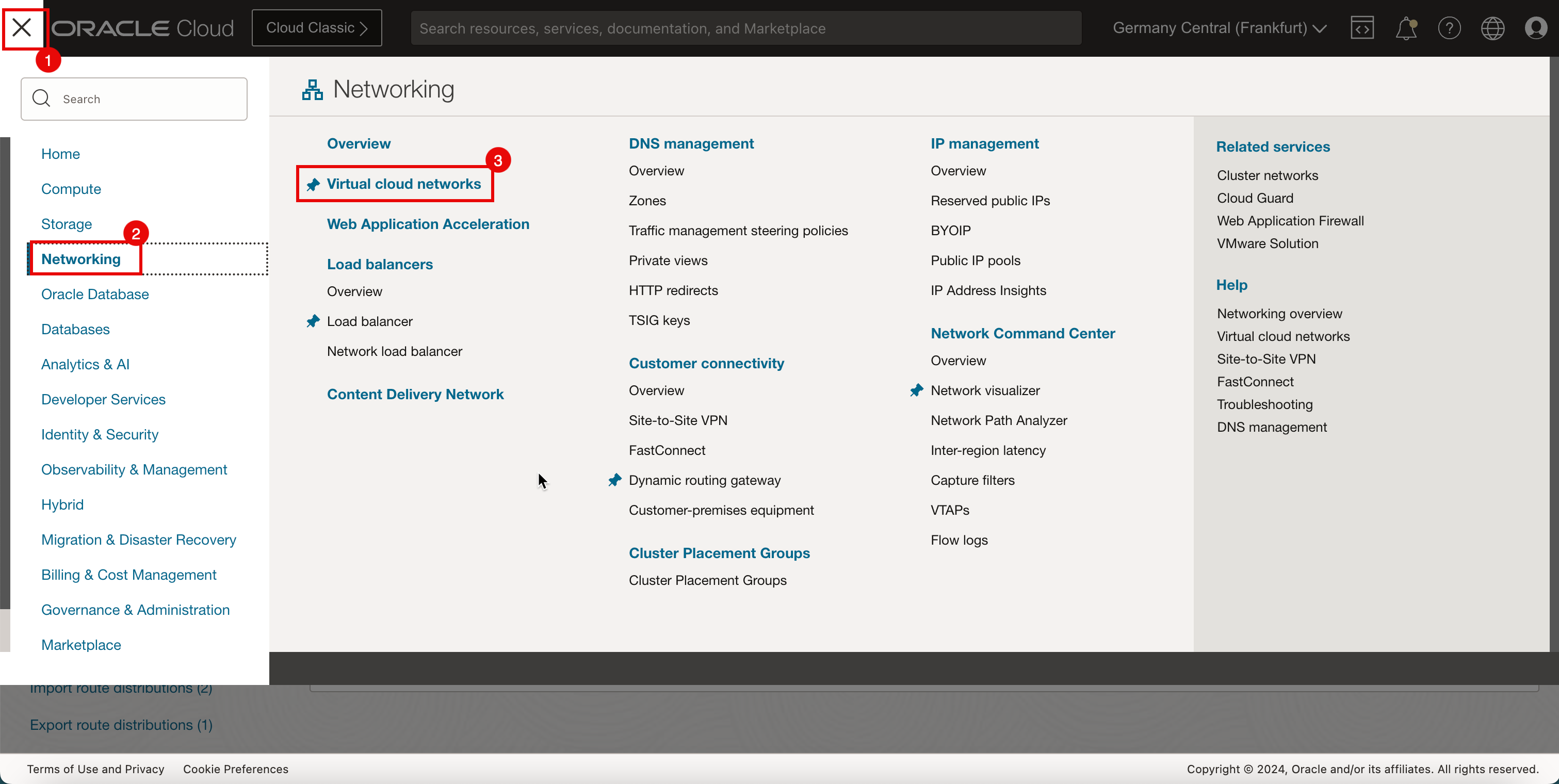

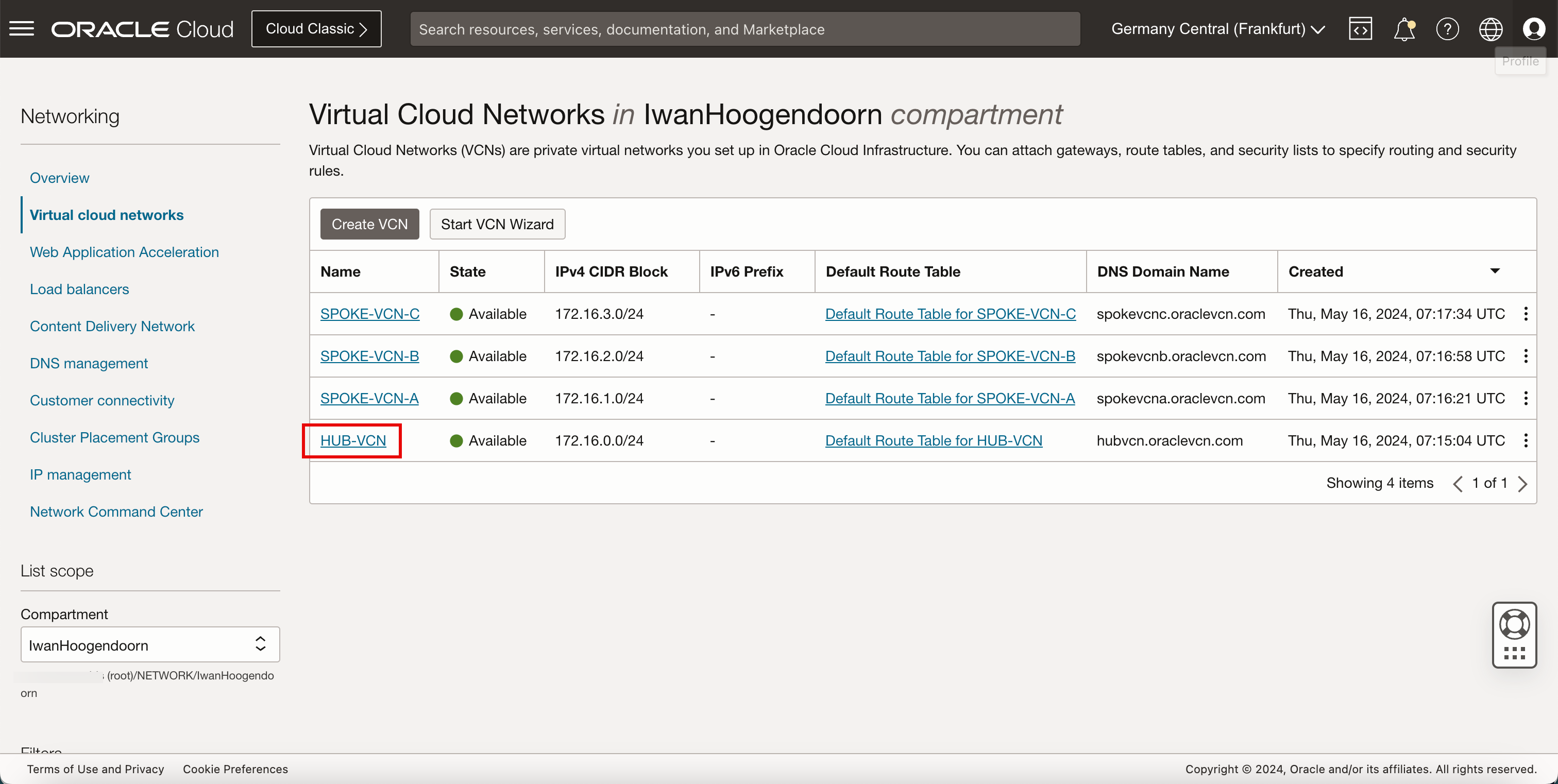

Aufgabe 1: Hub- und Spoke-VCNs erstellen

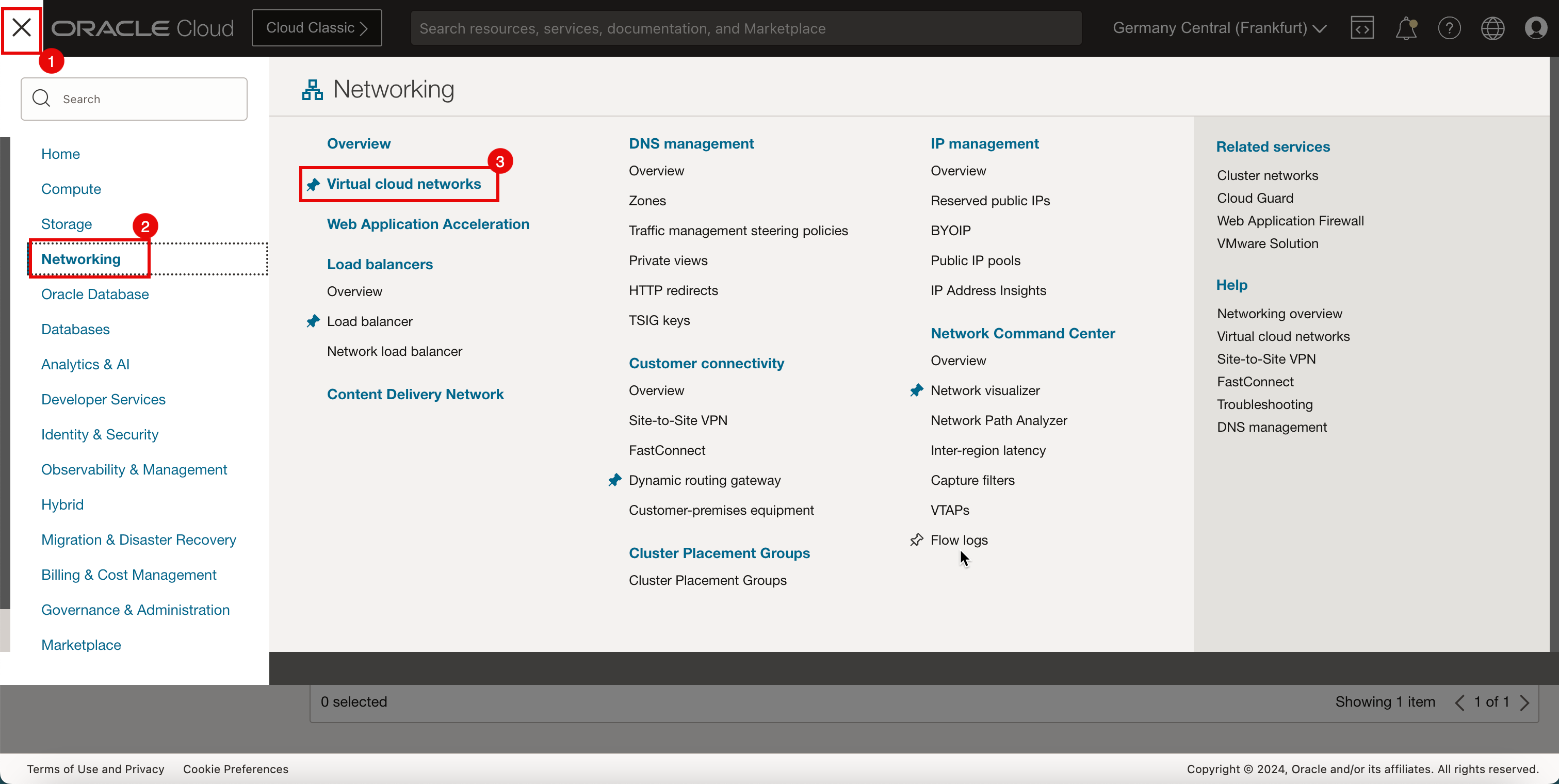

-

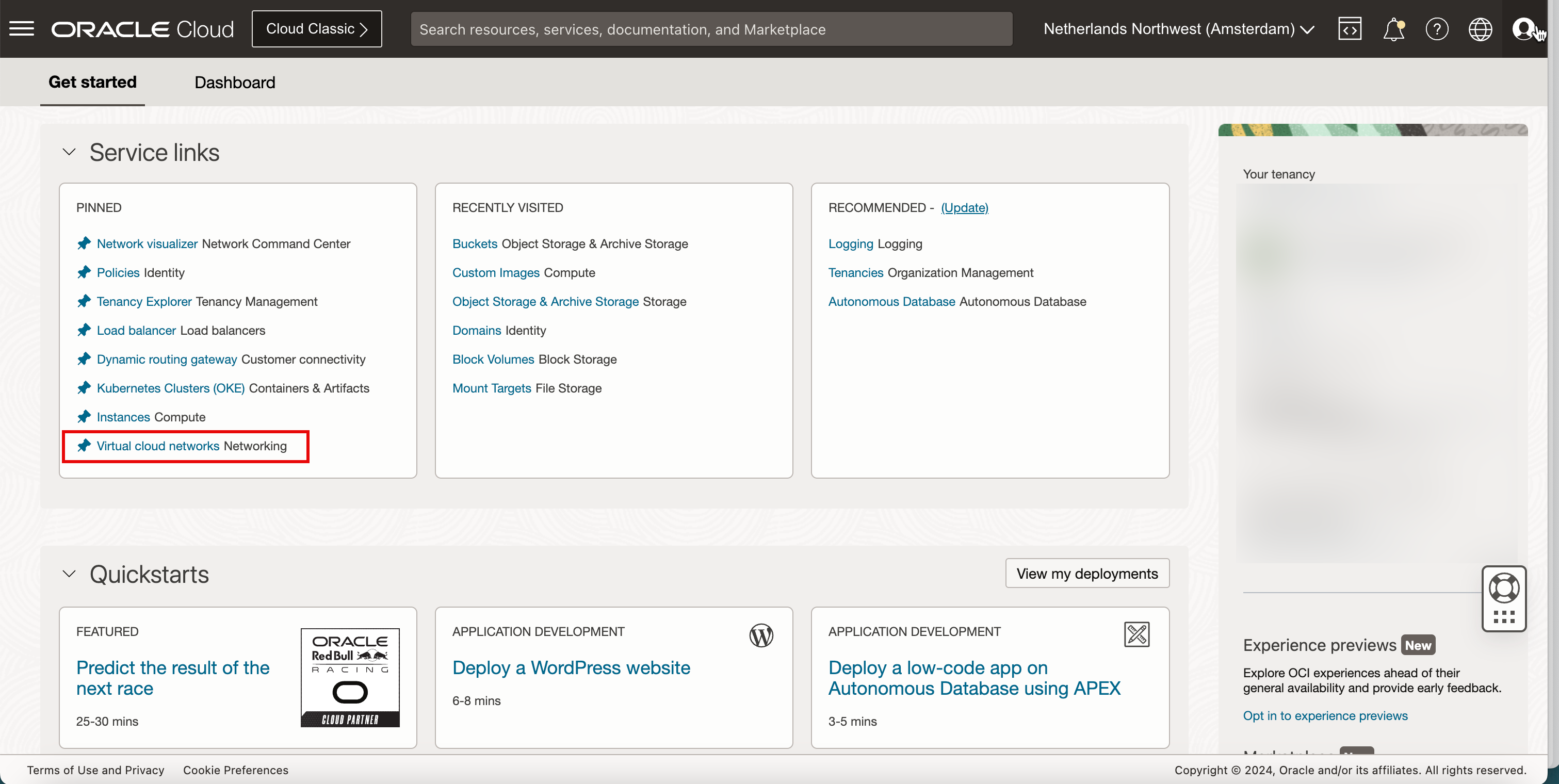

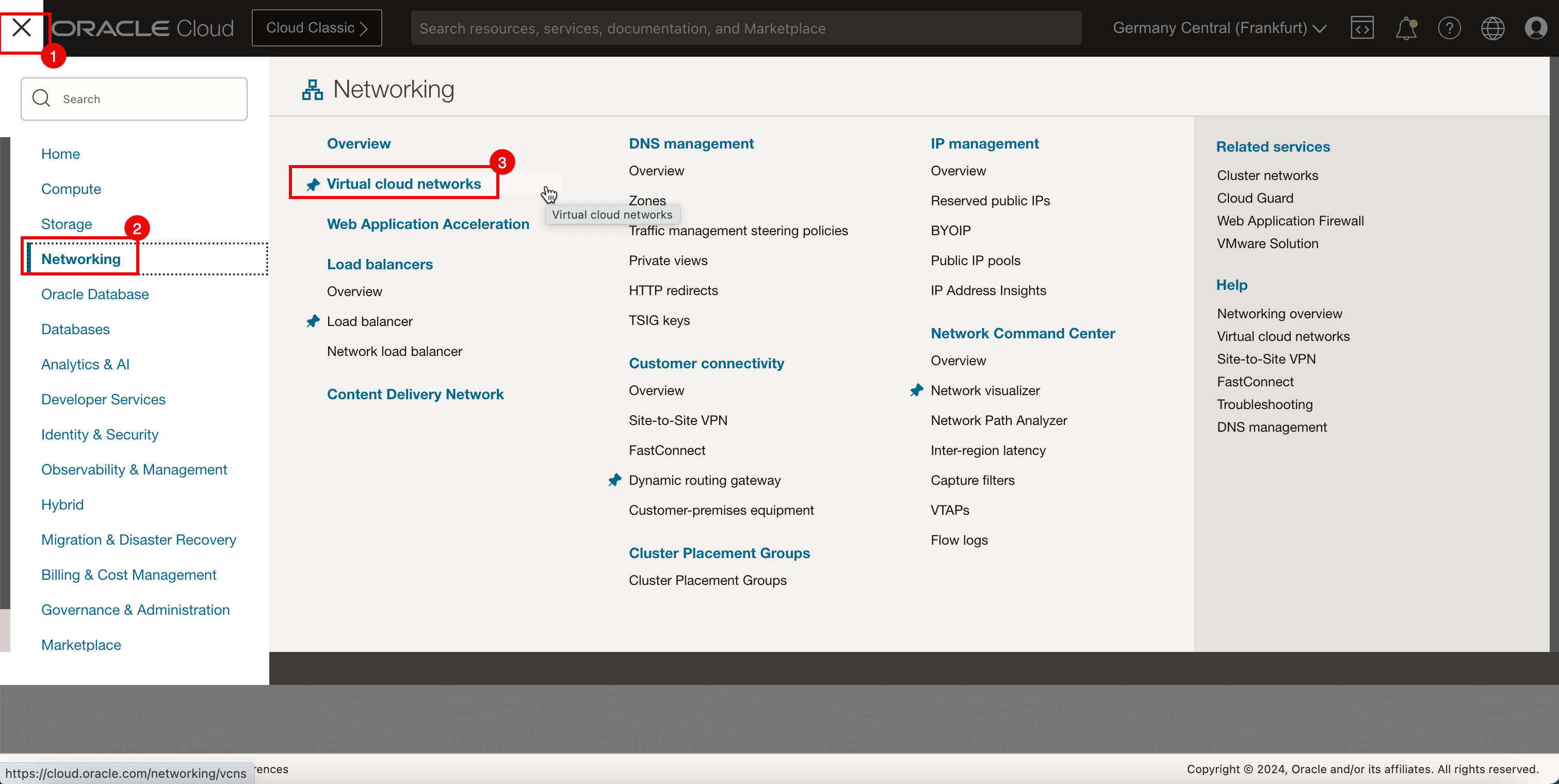

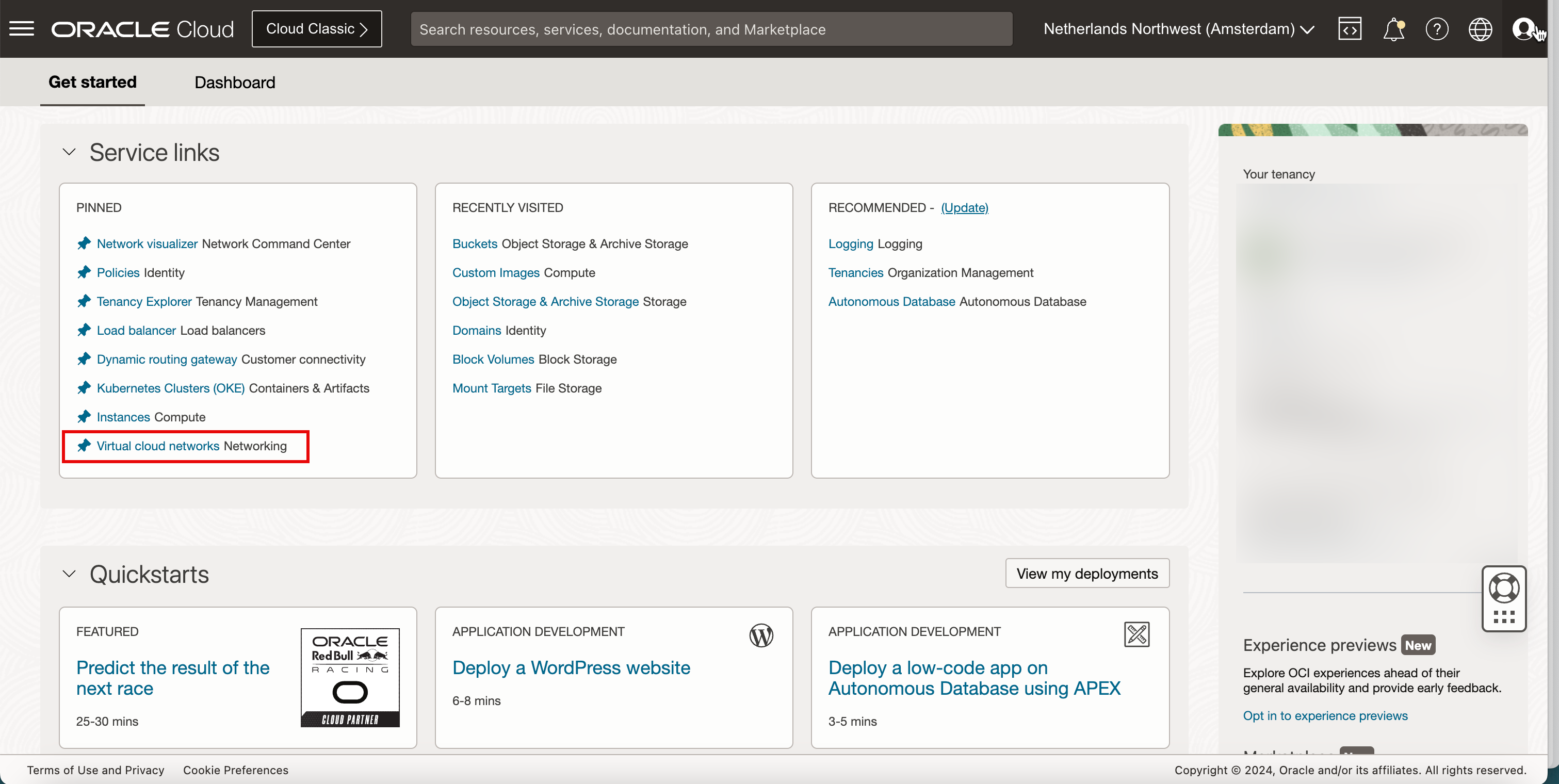

Melden Sie sich bei der OCI-Konsole an, und klicken Sie auf Virtuelles Cloud-Netzwerk, oder klicken Sie auf das Hamburger-Menü (≡), Networking und Virtuelle Cloud-Netzwerke.

-

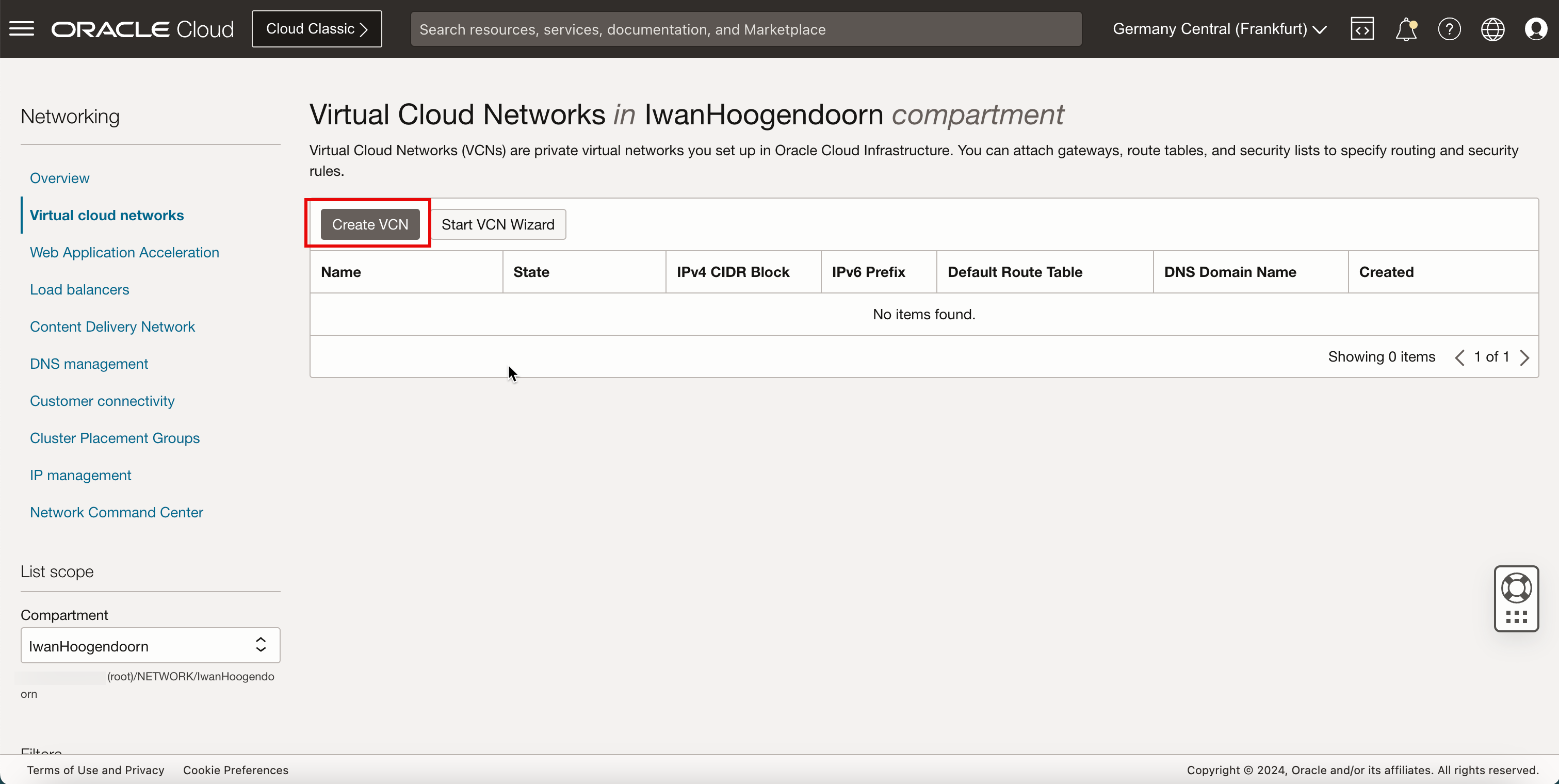

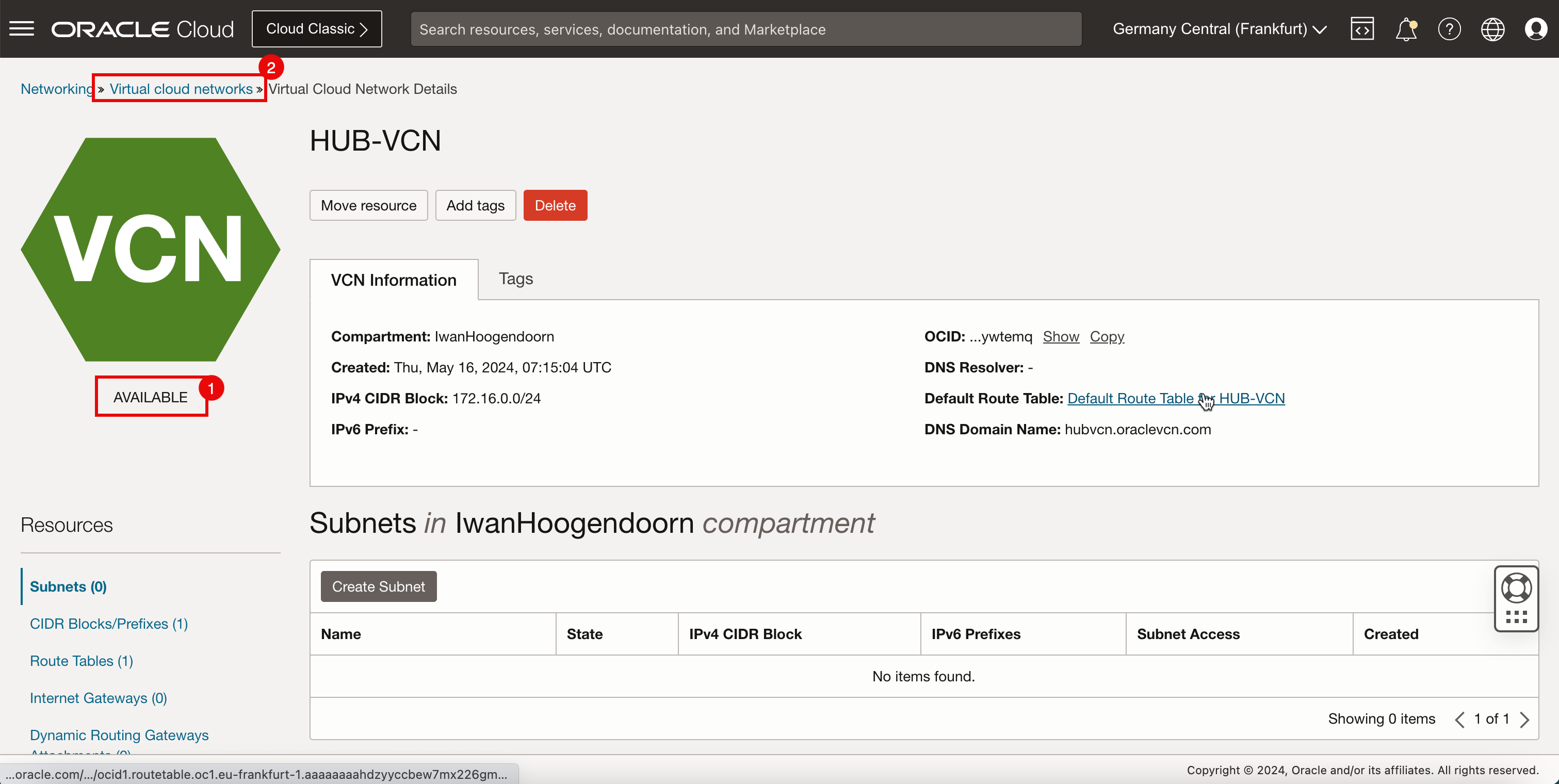

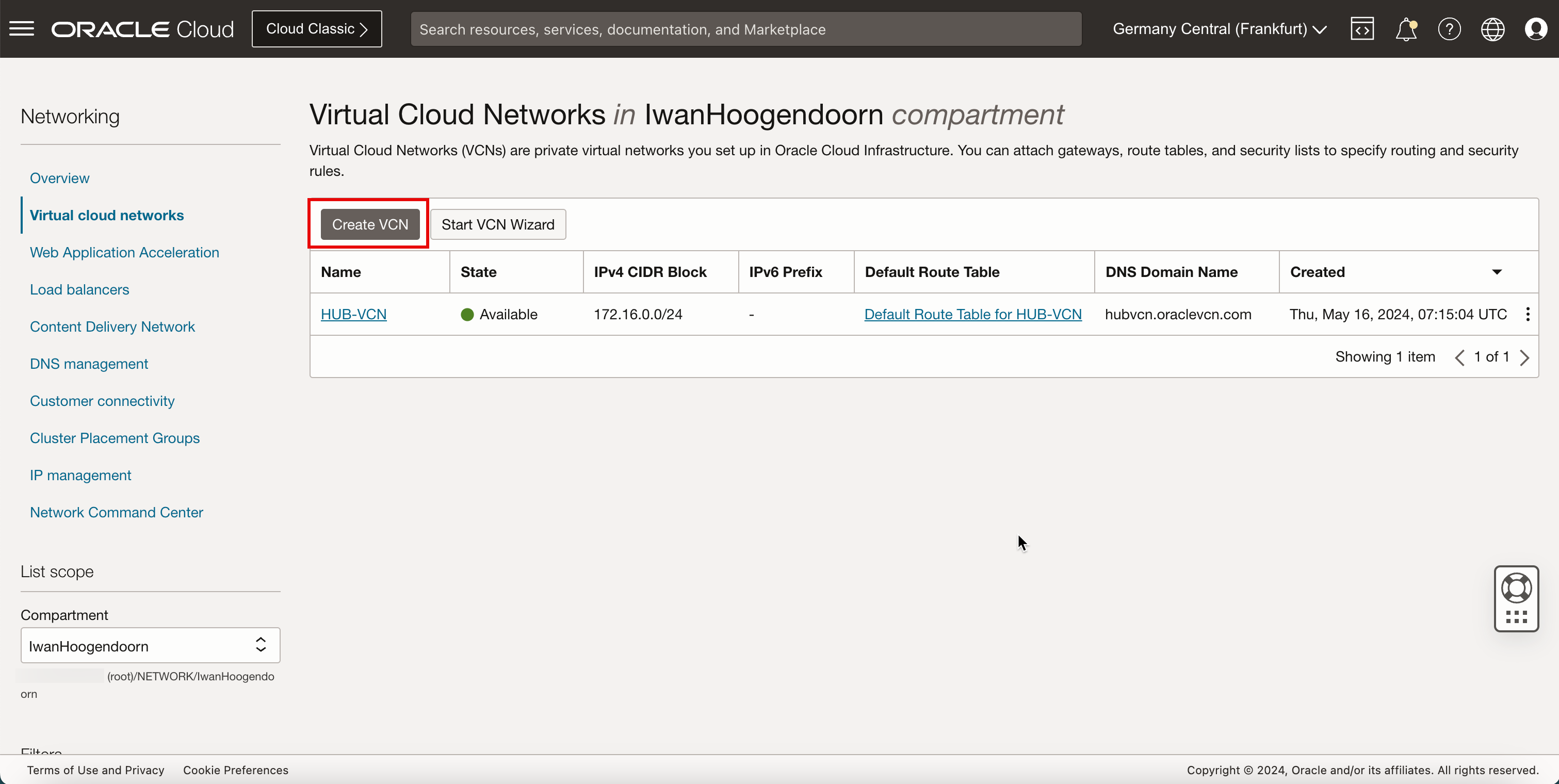

Klicken Sie auf VCN erstellen, um das VCN zu erstellen.

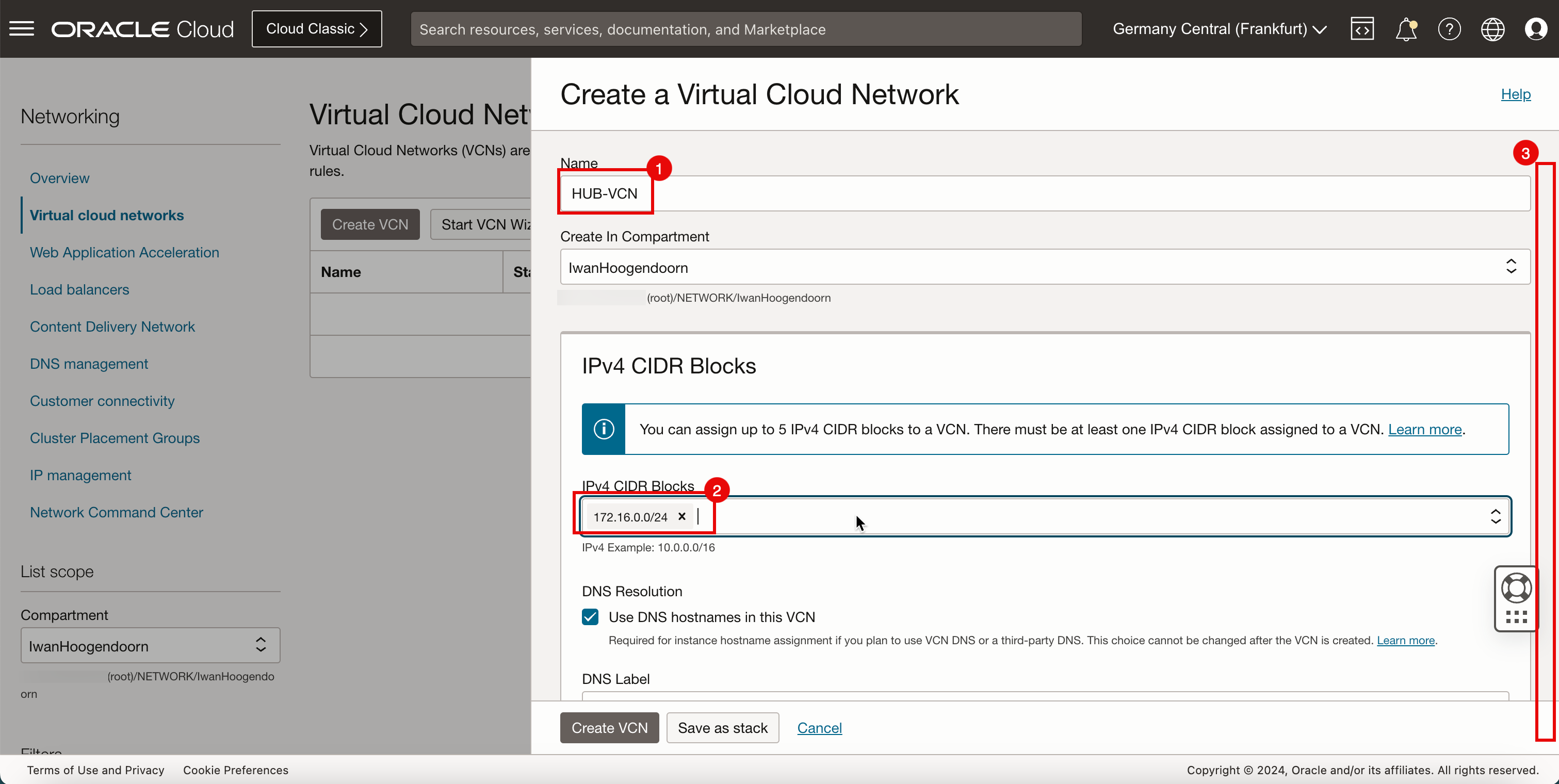

- Geben Sie den Namen für das Hub-VCN ein.

- Geben Sie einen IPv4 CIDR-Block für das Hub-VCN ein.

- Bildlauf nach unten.

-

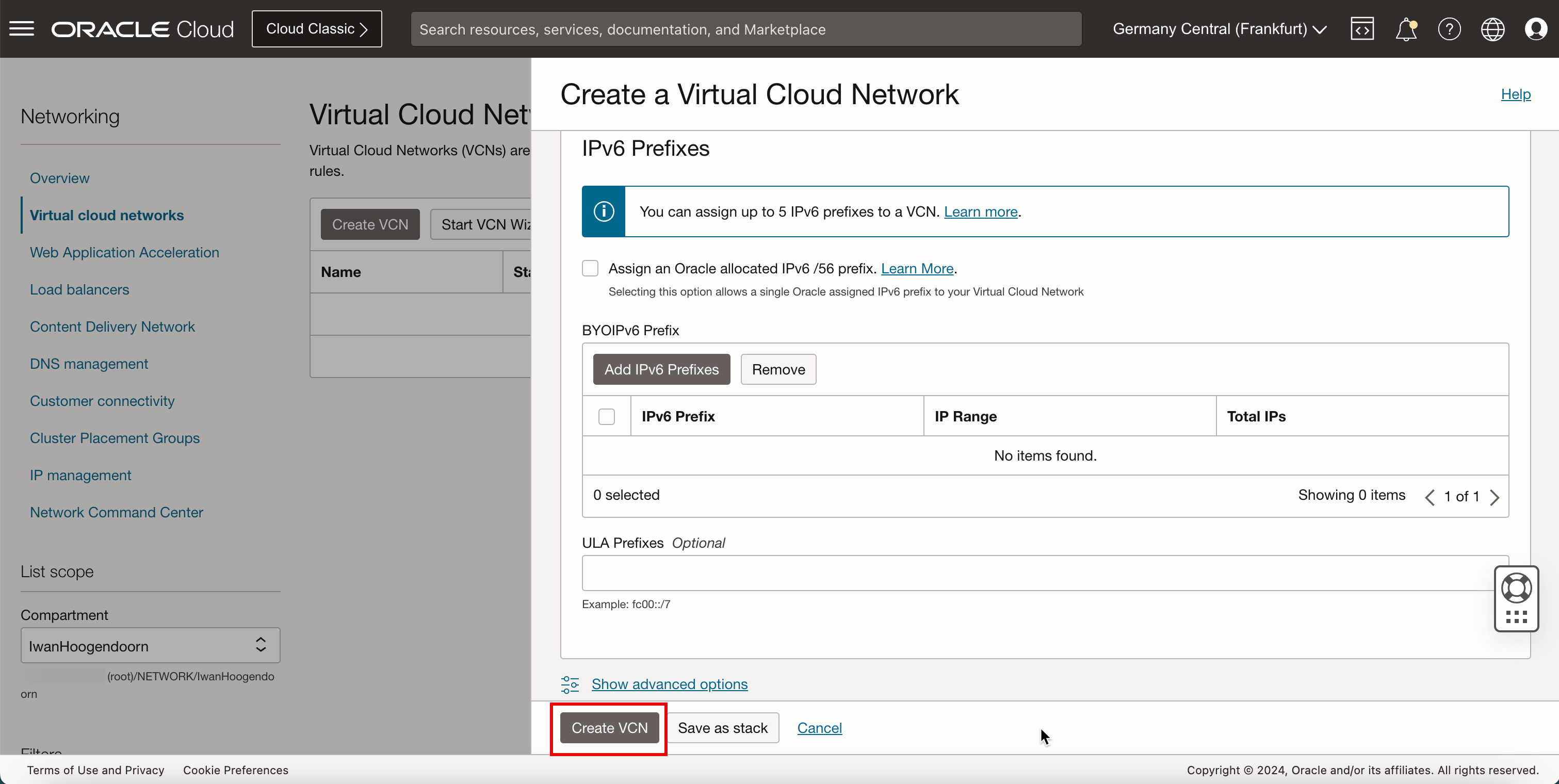

Klicken Sie auf VCN erstellen.

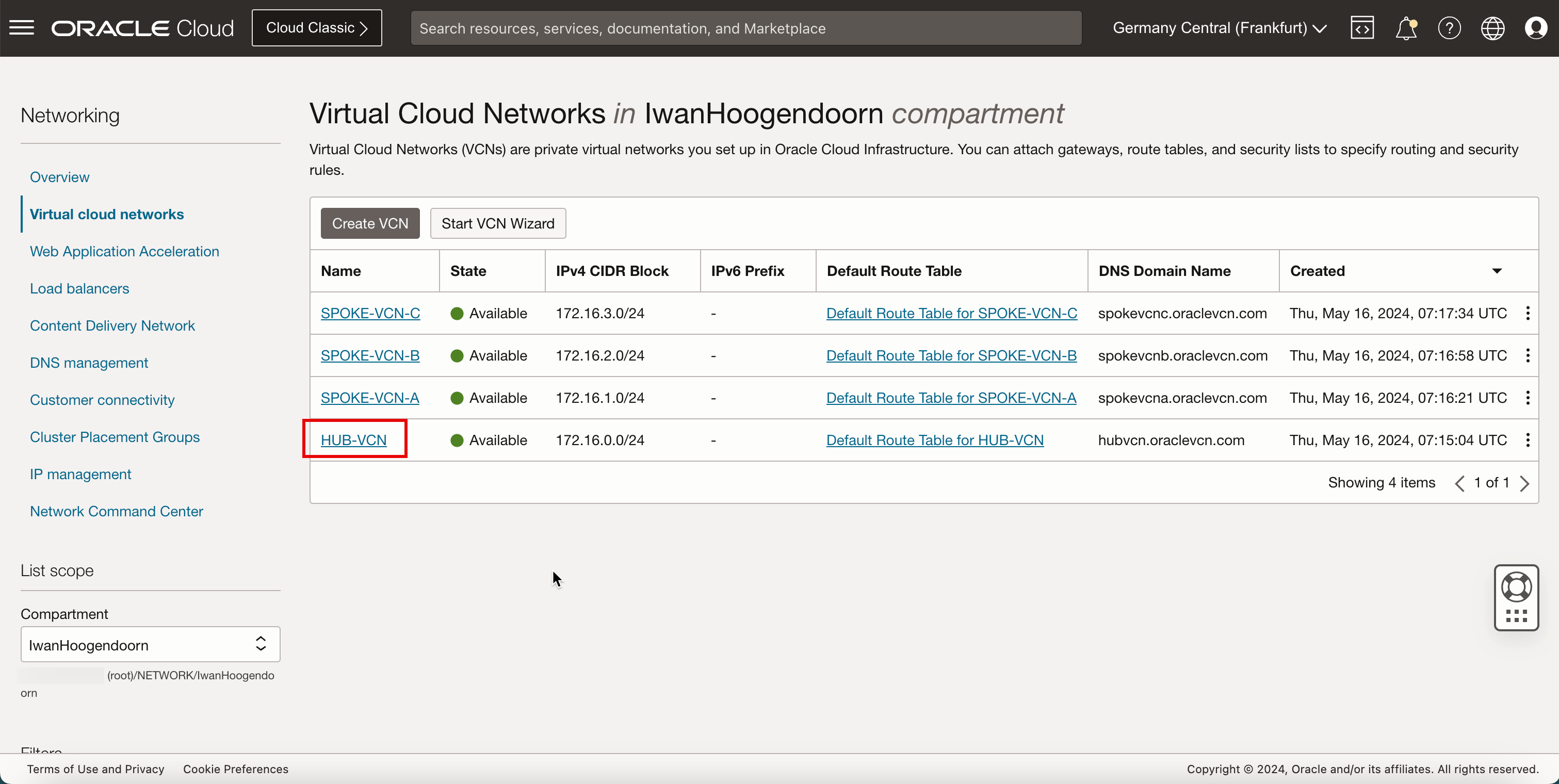

- Beachten Sie, dass das Hub-VCN VERFÜGBAR ist.

- Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

-

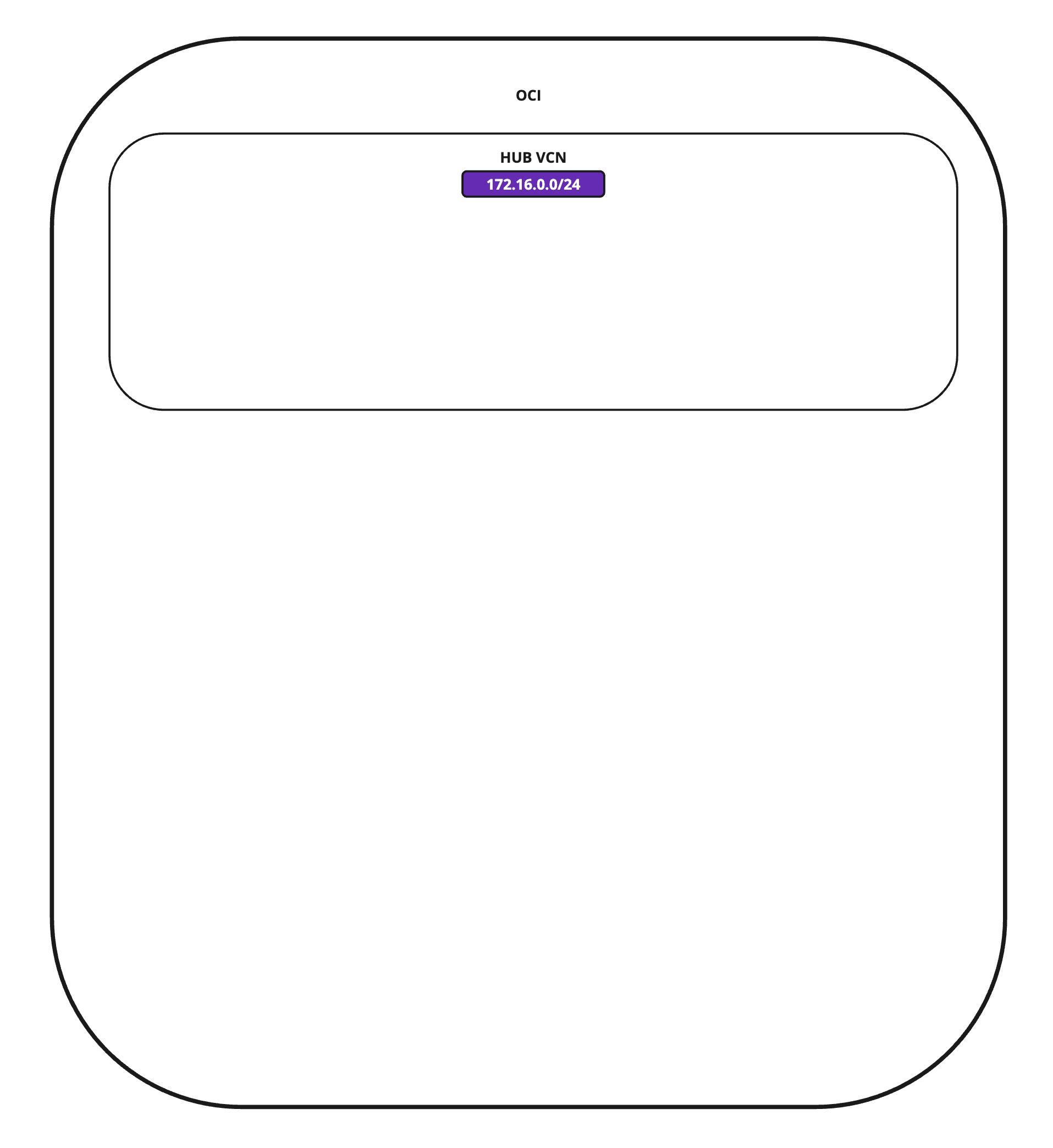

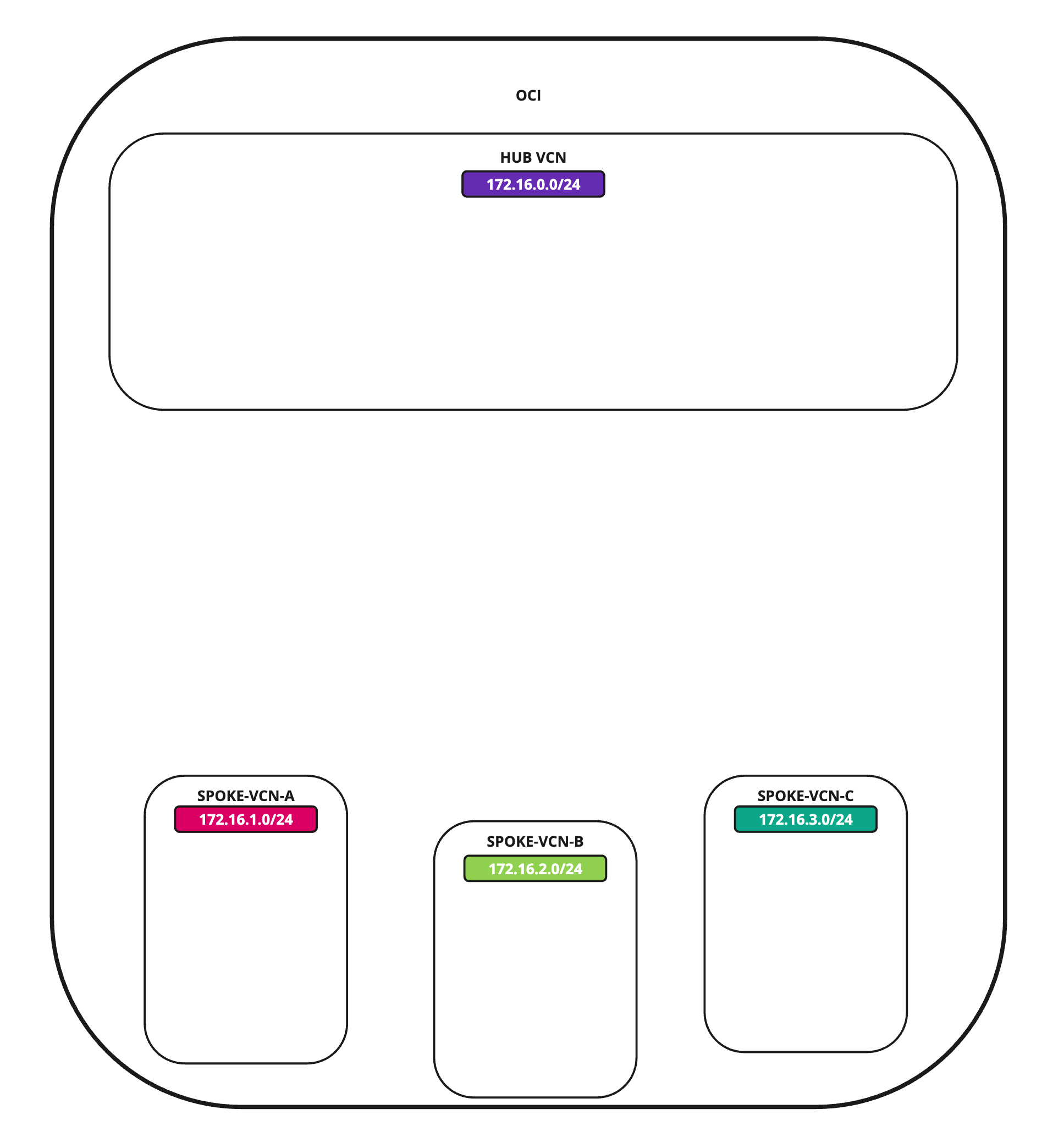

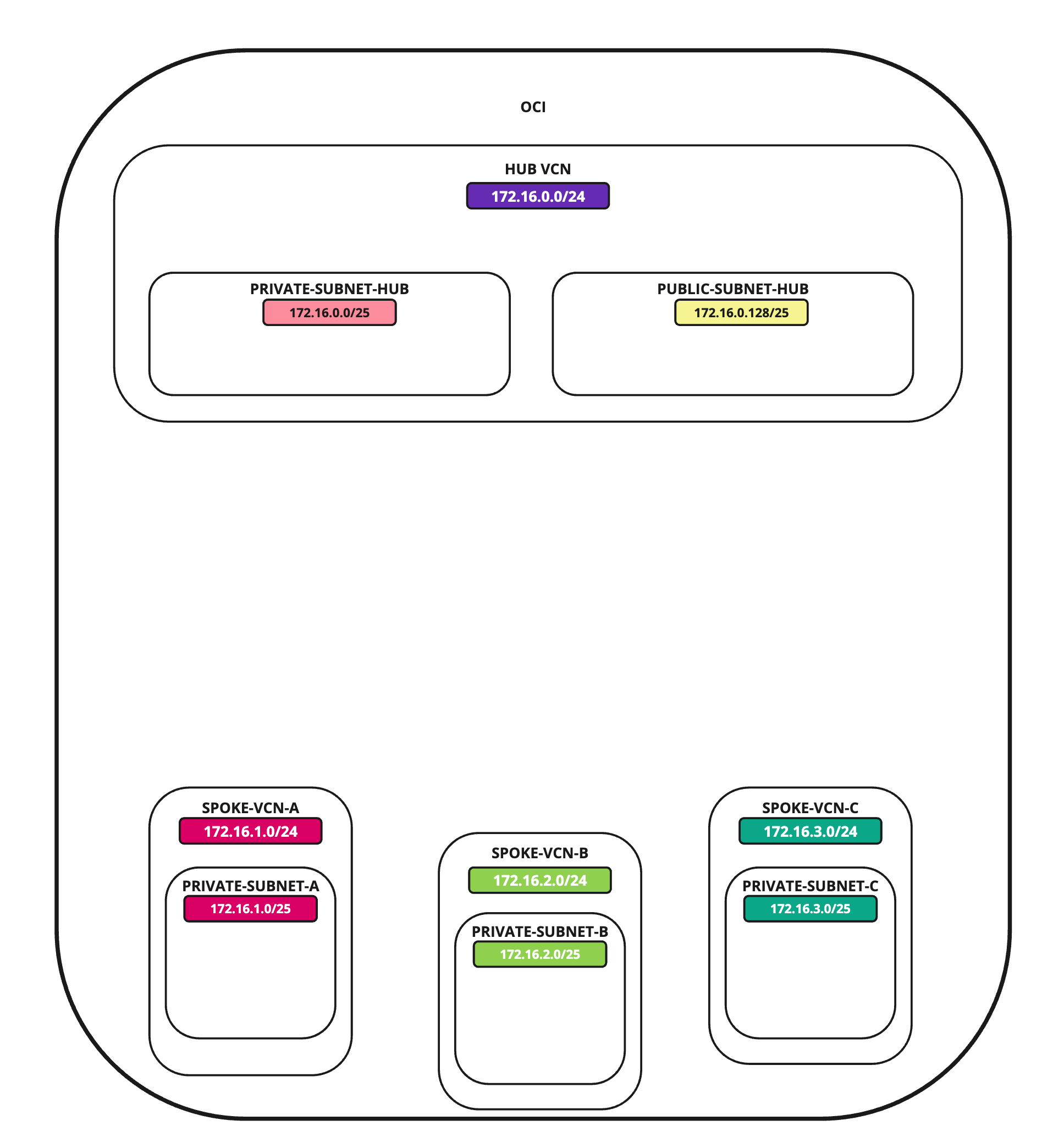

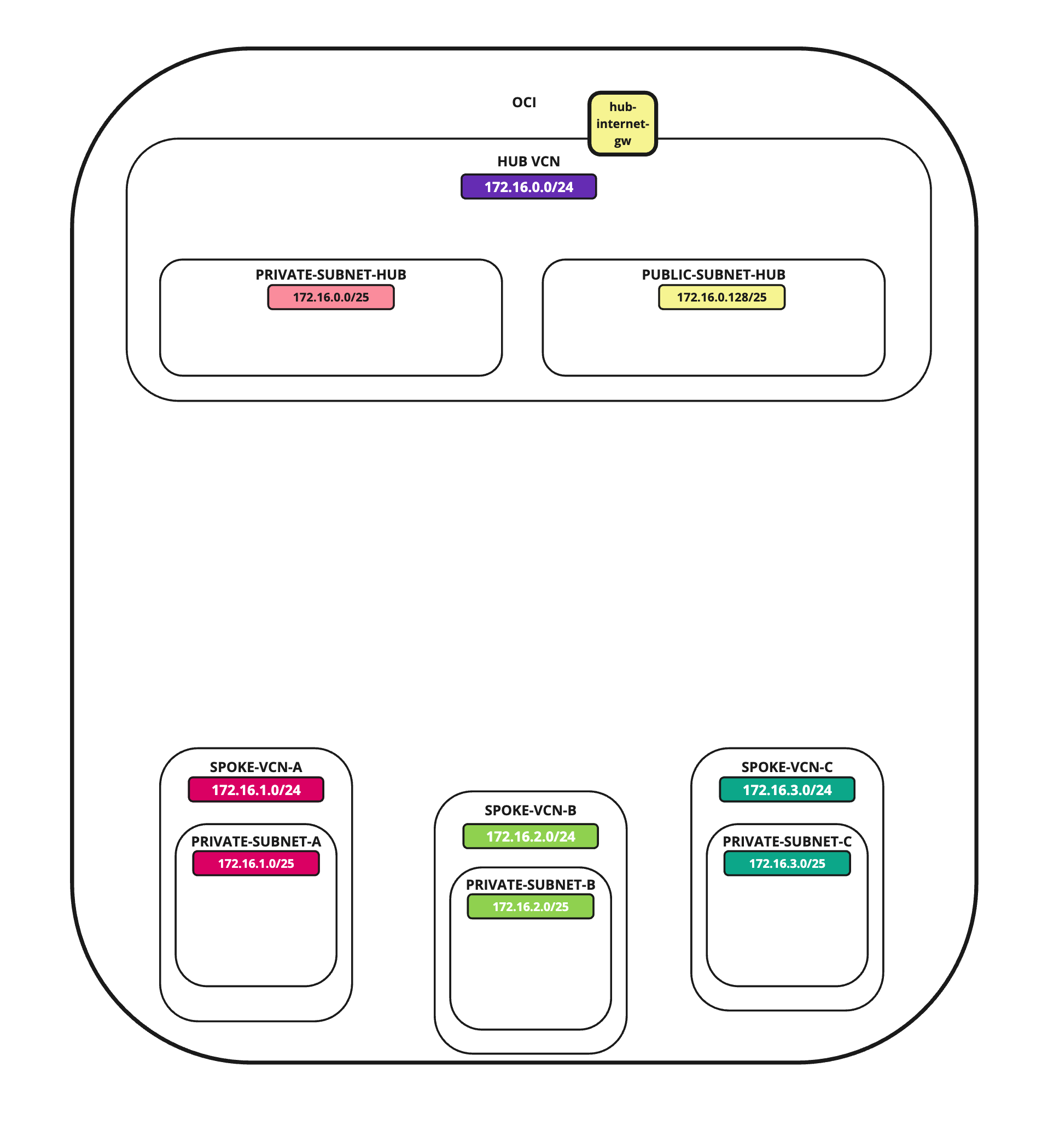

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

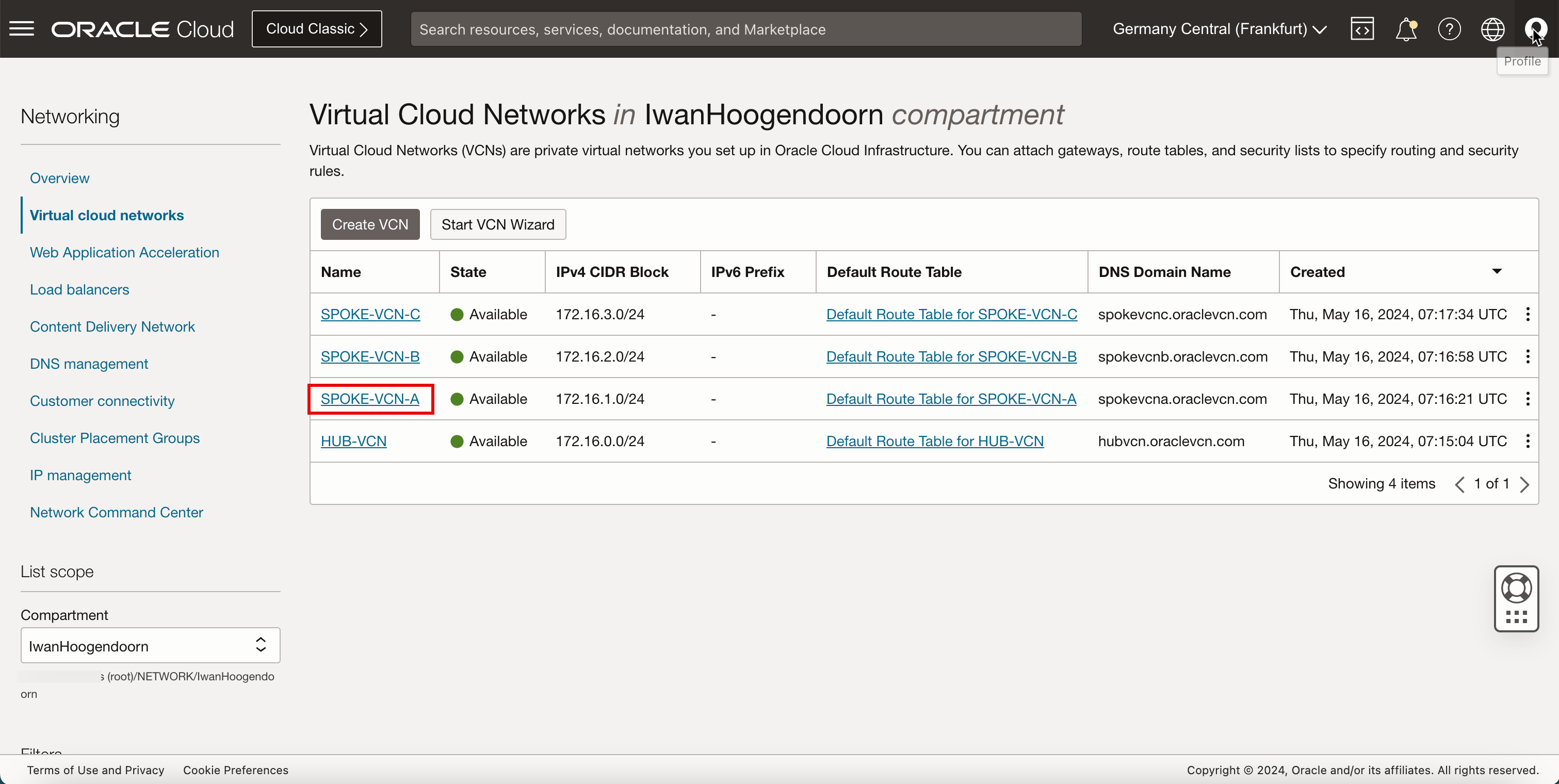

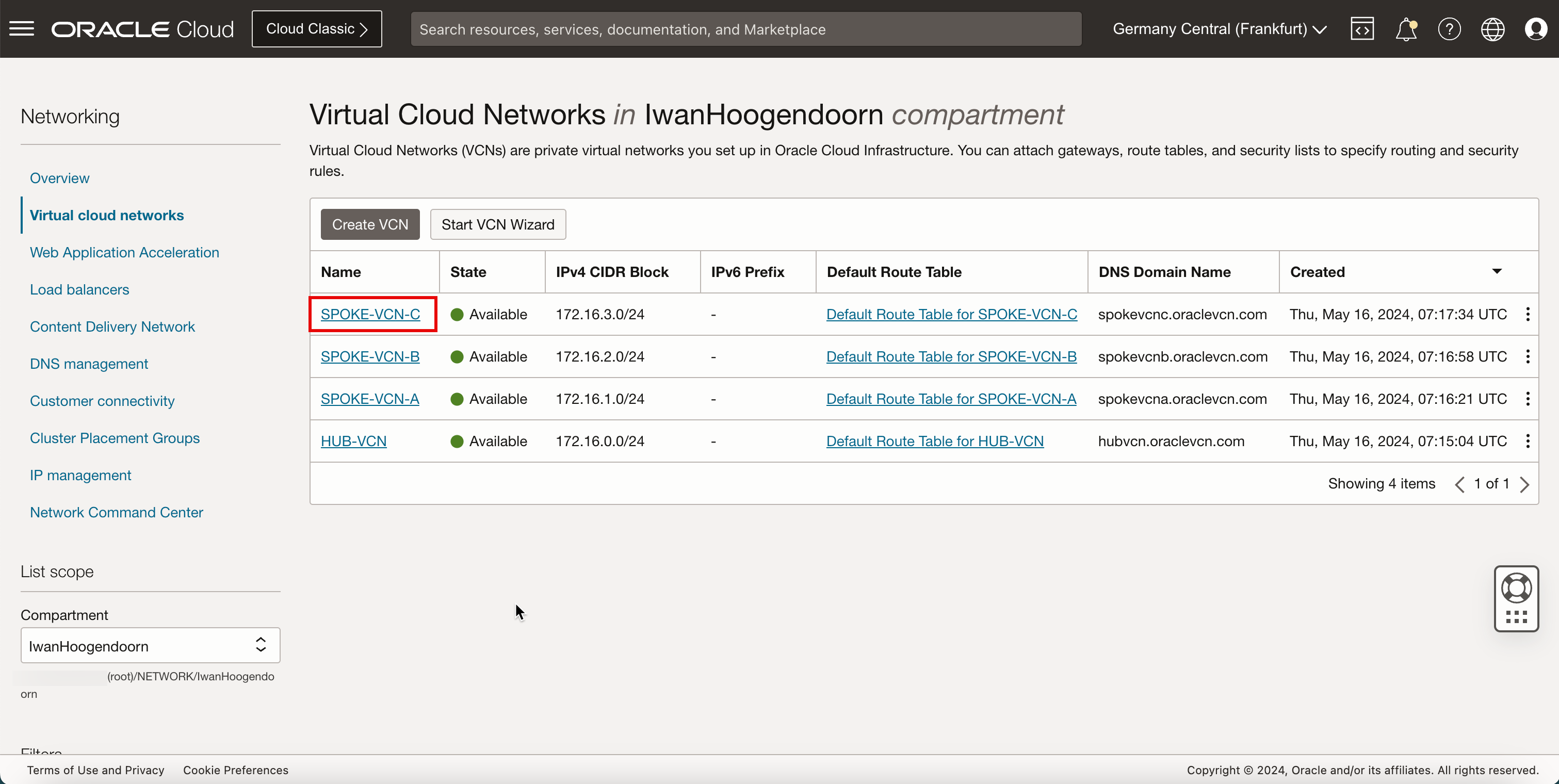

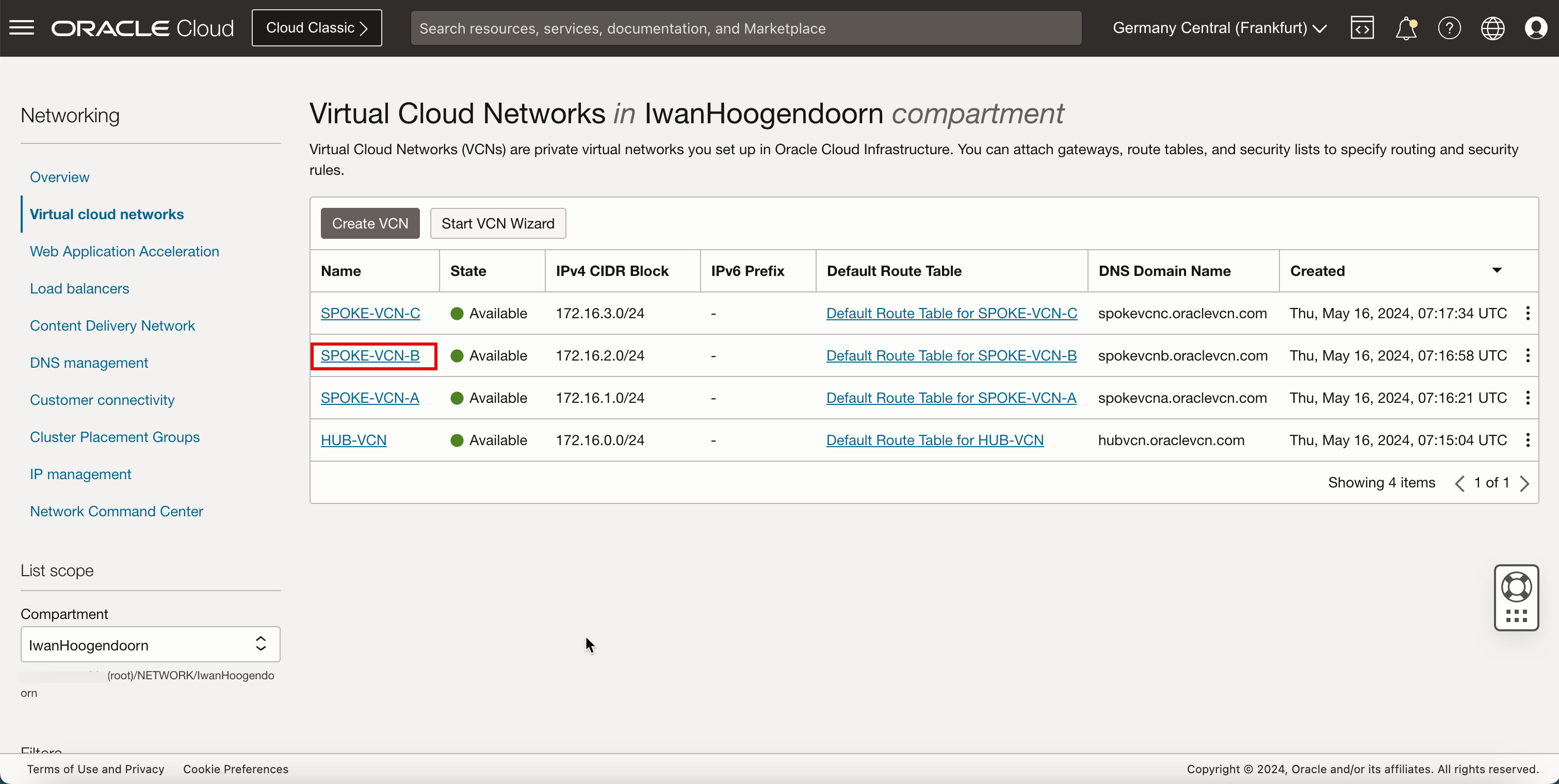

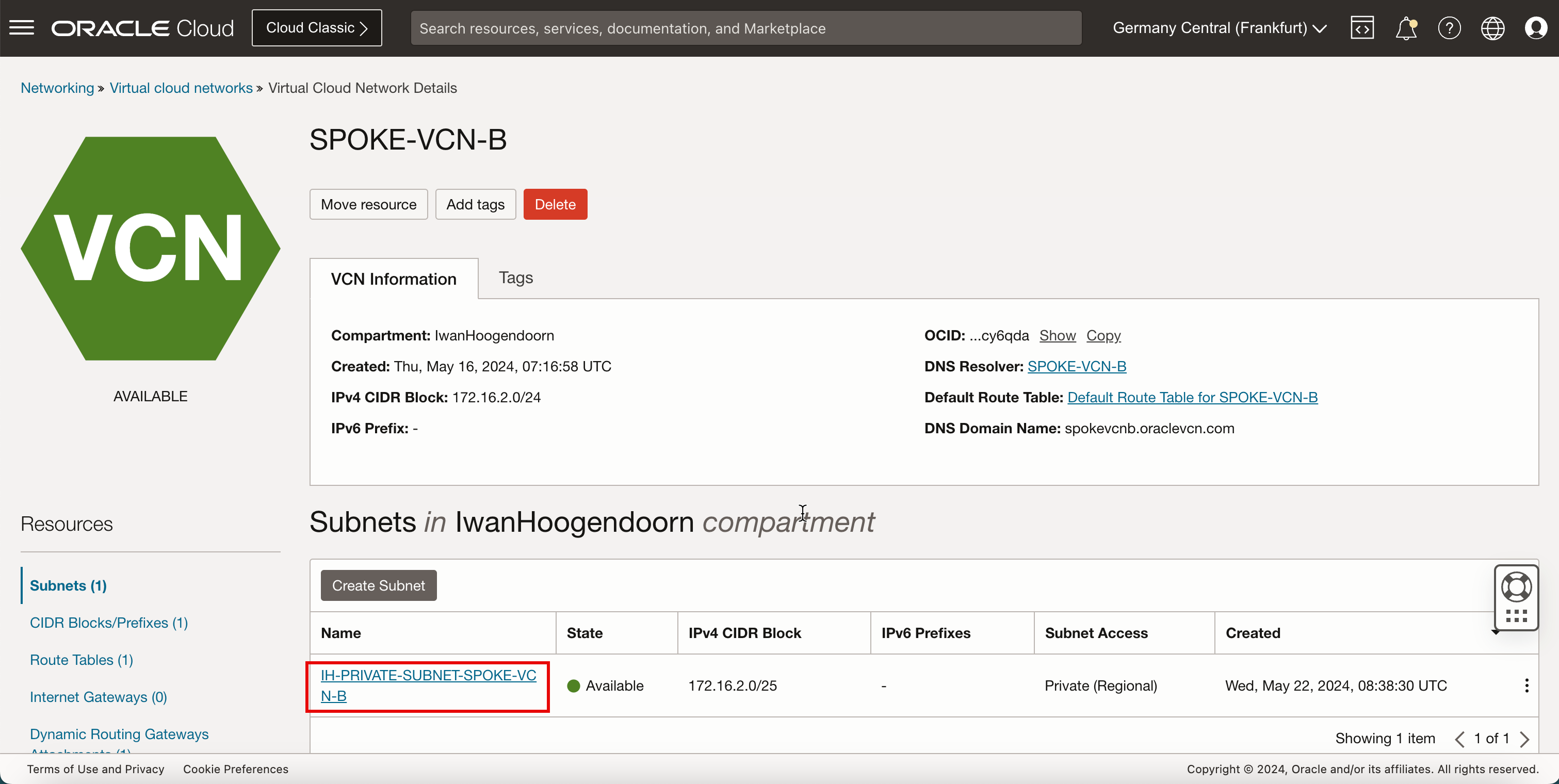

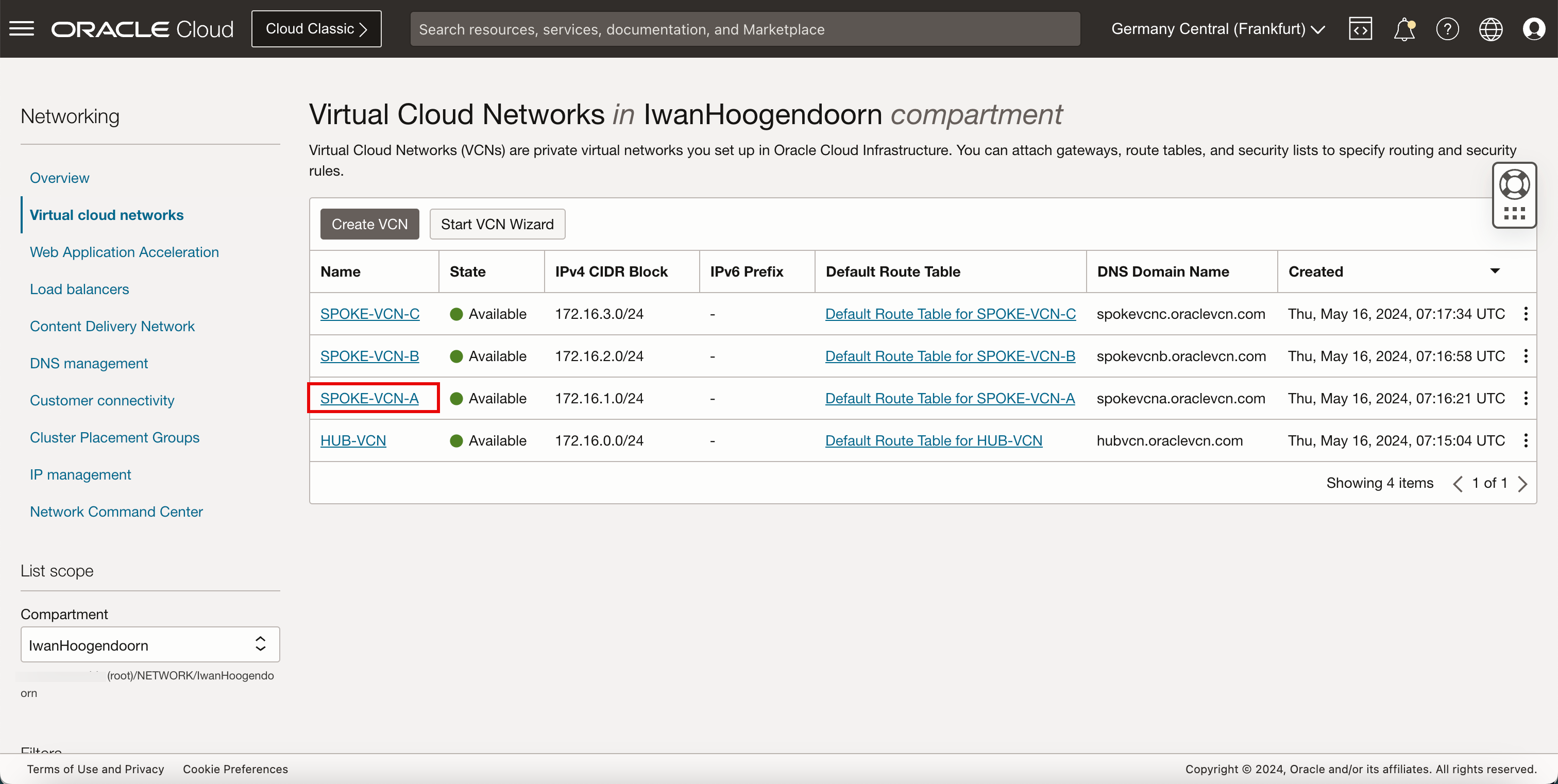

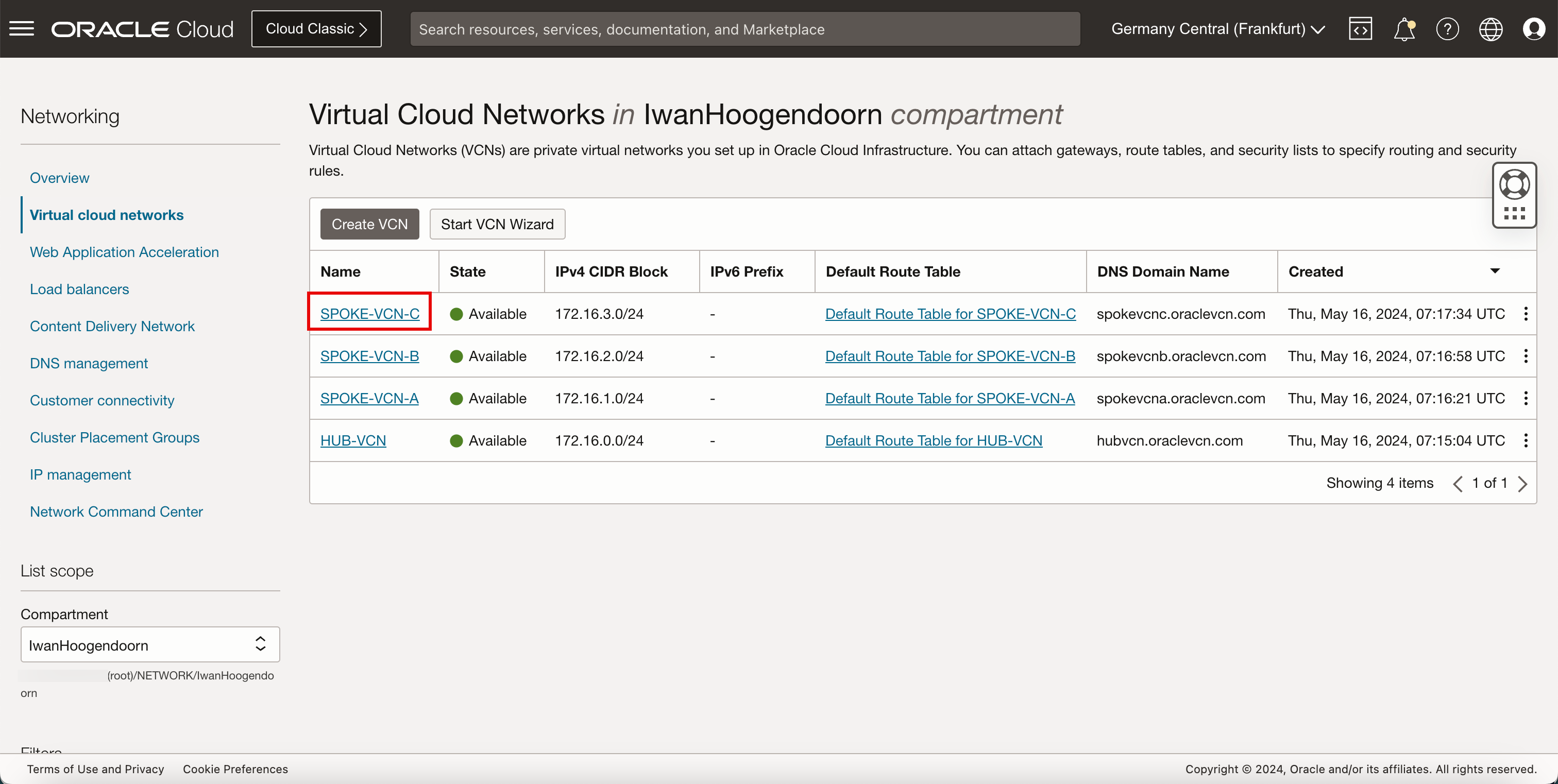

Jetzt werden drei Spoke-VCNs erstellt (Spoke A, Spoke B und Spoke C).

-

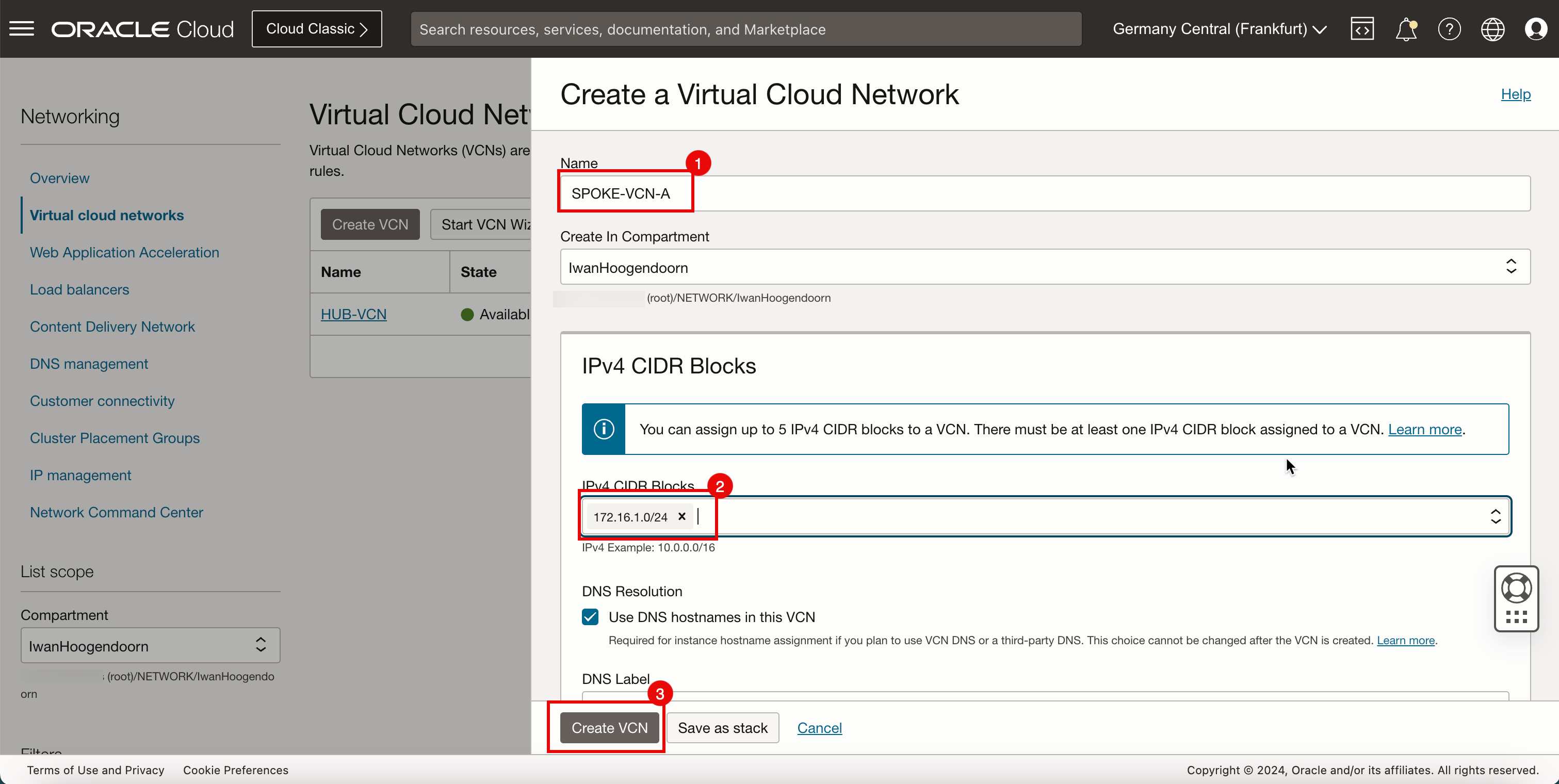

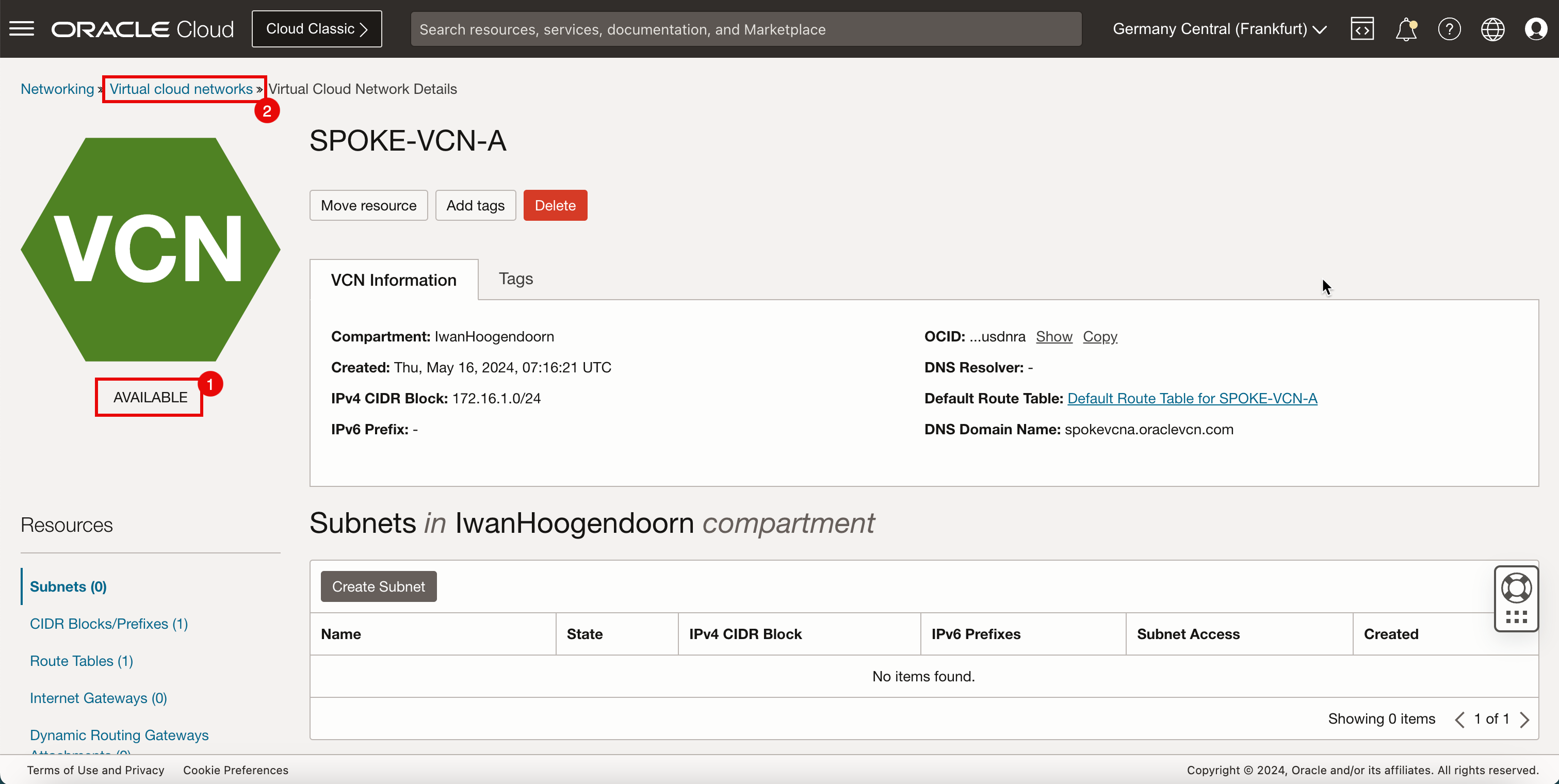

Klicken Sie auf VCN erstellen, um das erste Spoke-VCN (Spoke A) zu erstellen.

- Geben Sie den Namen für das Spoke-VCN ein.

- Geben Sie einen IPv4 CIDR-Block für das Spoke-VCN ein.

- Klicken Sie auf VCN erstellen.

- Beachten Sie, dass das Spoke-VCN verfügbar ist.

- Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

-

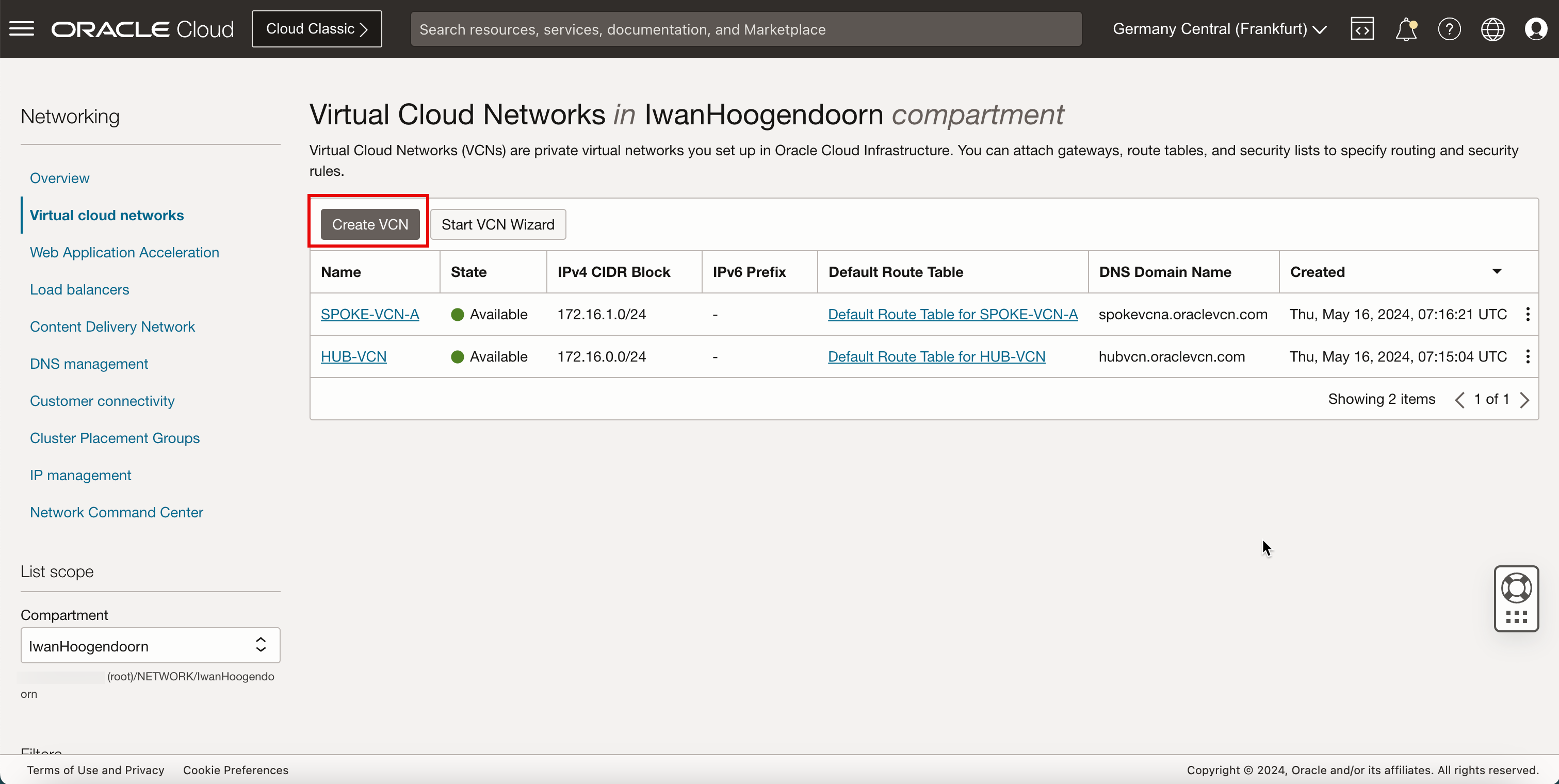

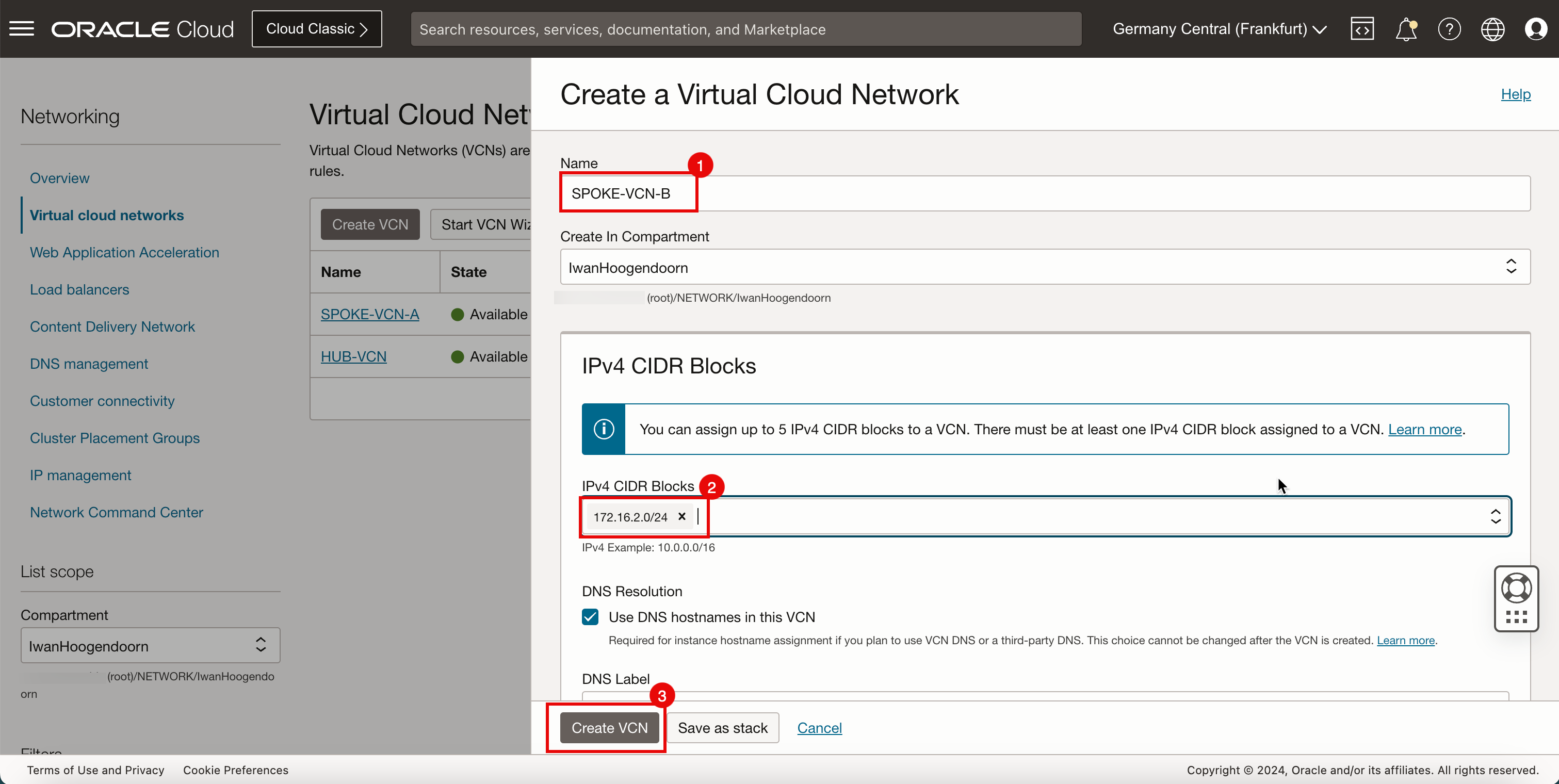

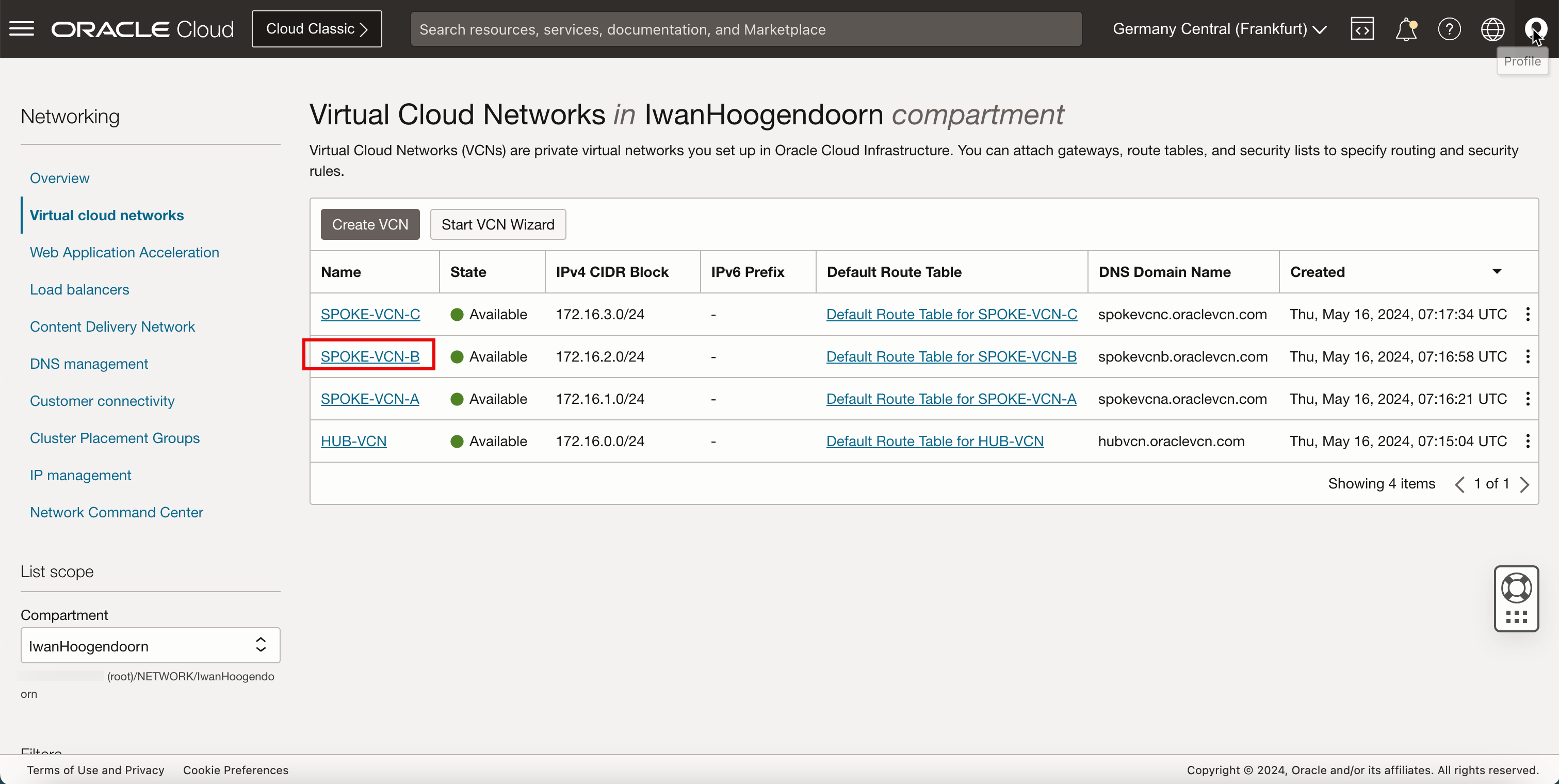

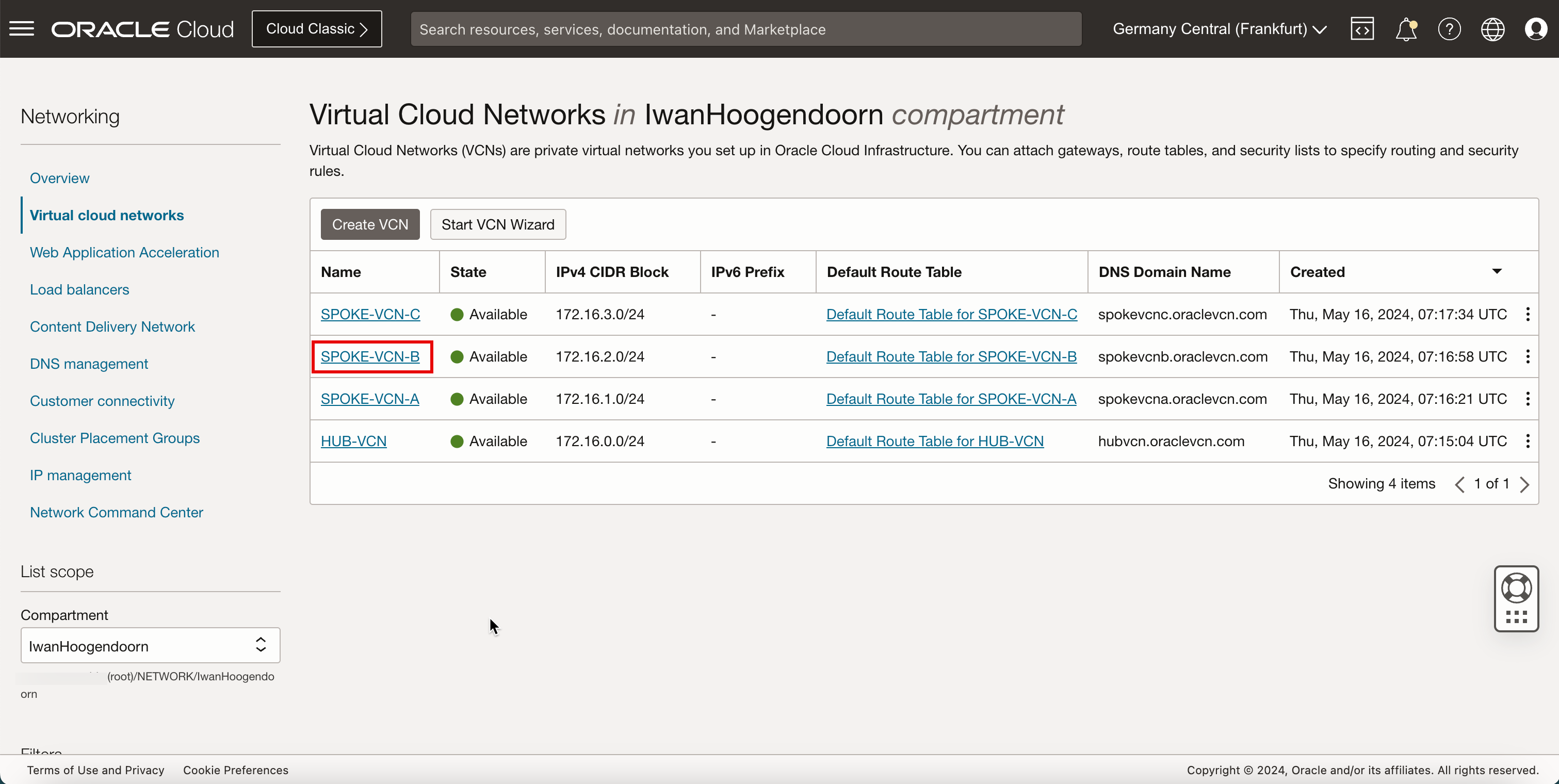

Klicken Sie auf VCN erstellen, um das zweite Spoke-VCN (Spoke B) zu erstellen.

- Geben Sie den Namen für das Spoke-VCN ein.

- Geben Sie einen IPv4 CIDR-Block für das Hub-VCN ein.

- Klicken Sie auf VCN erstellen.

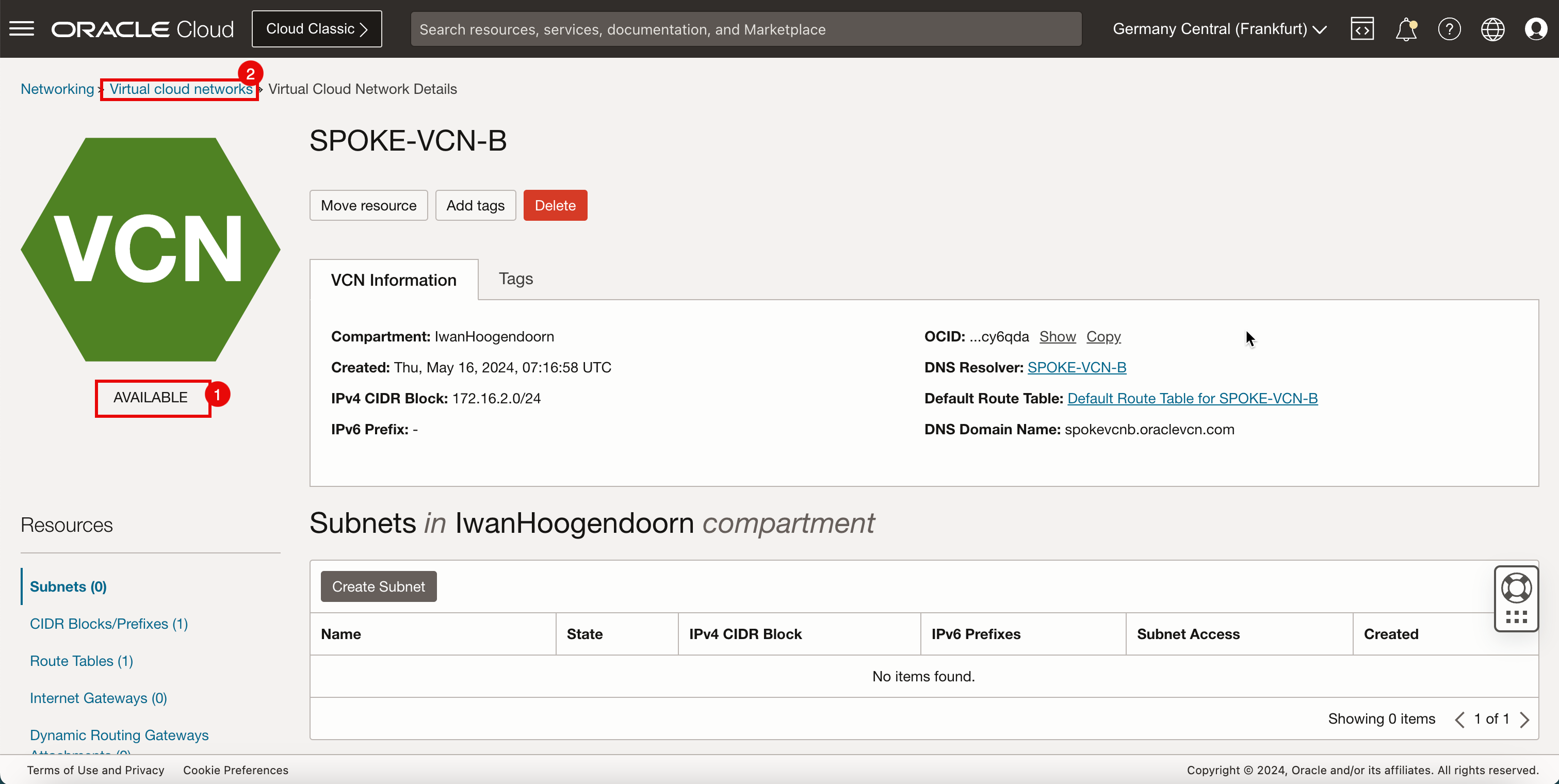

- Beachten Sie, dass das Spoke-VCN verfügbar ist.

- Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

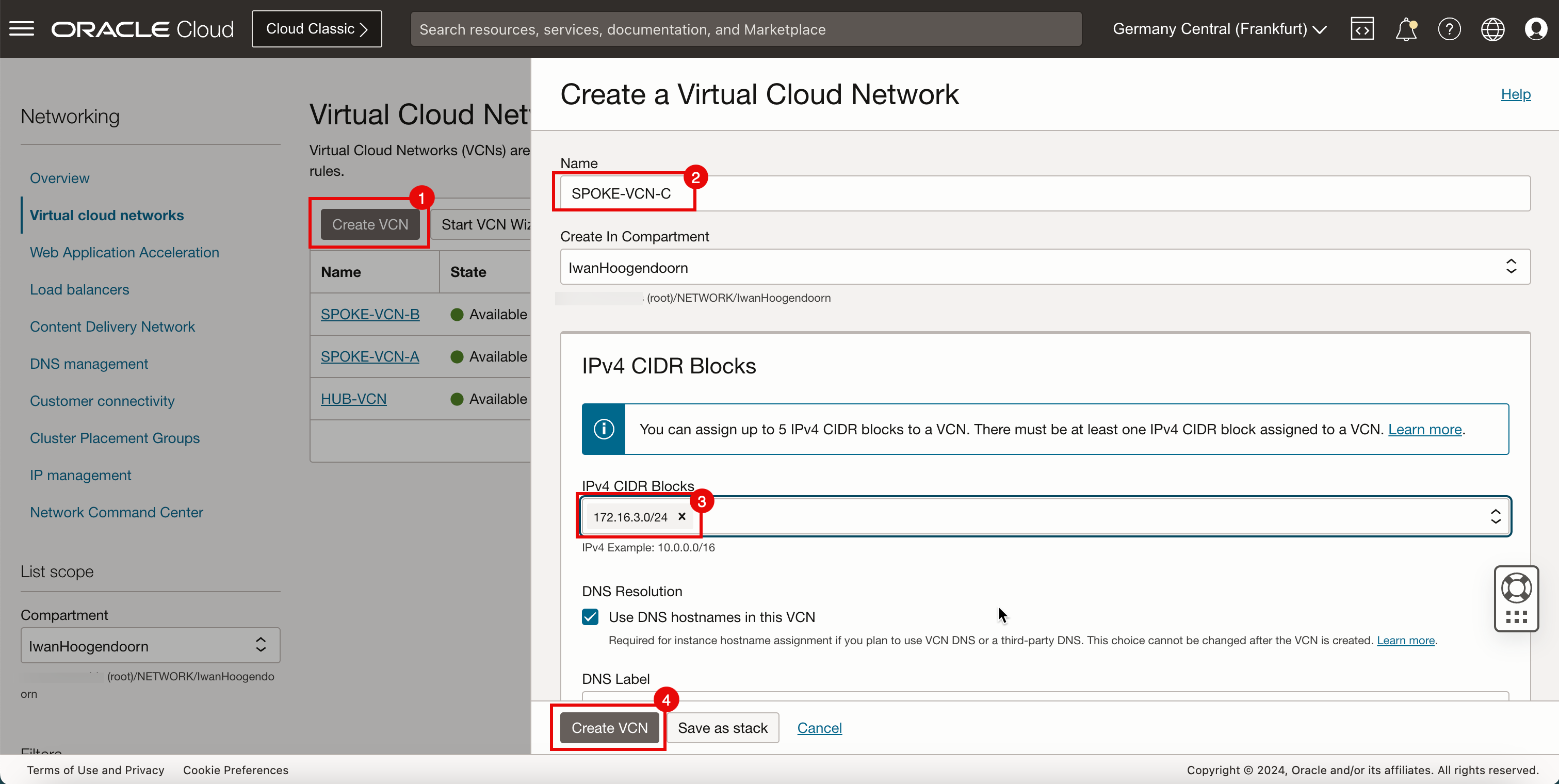

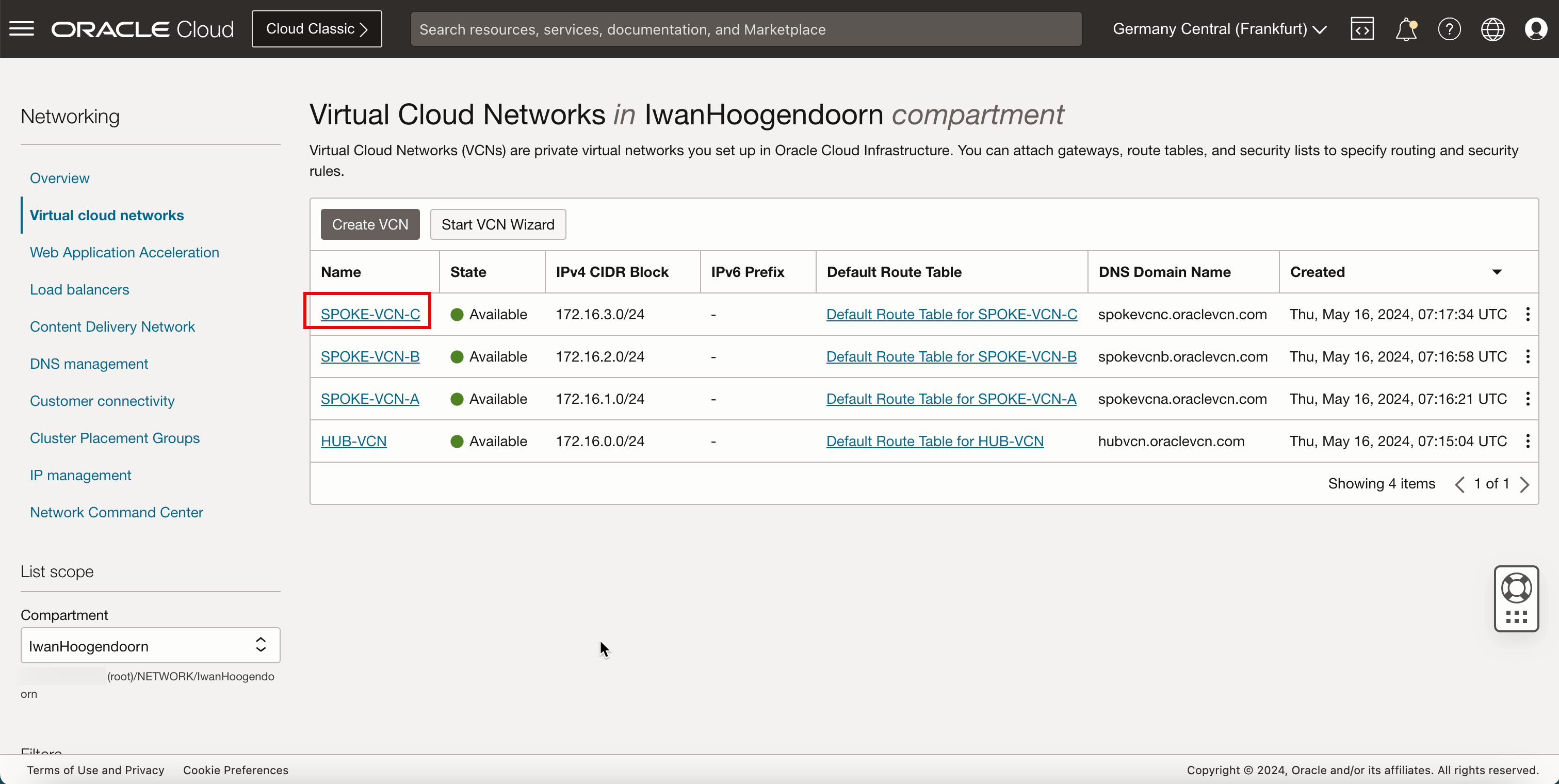

- Klicken Sie auf VCN erstellen, um das dritte Spoke-VCN zu erstellen.

- Geben Sie den Namen für das Spoke-VCN ein.

- Geben Sie einen IPv4 CIDR-Block für das Hub-VCN ein.

- Klicken Sie auf VCN erstellen.

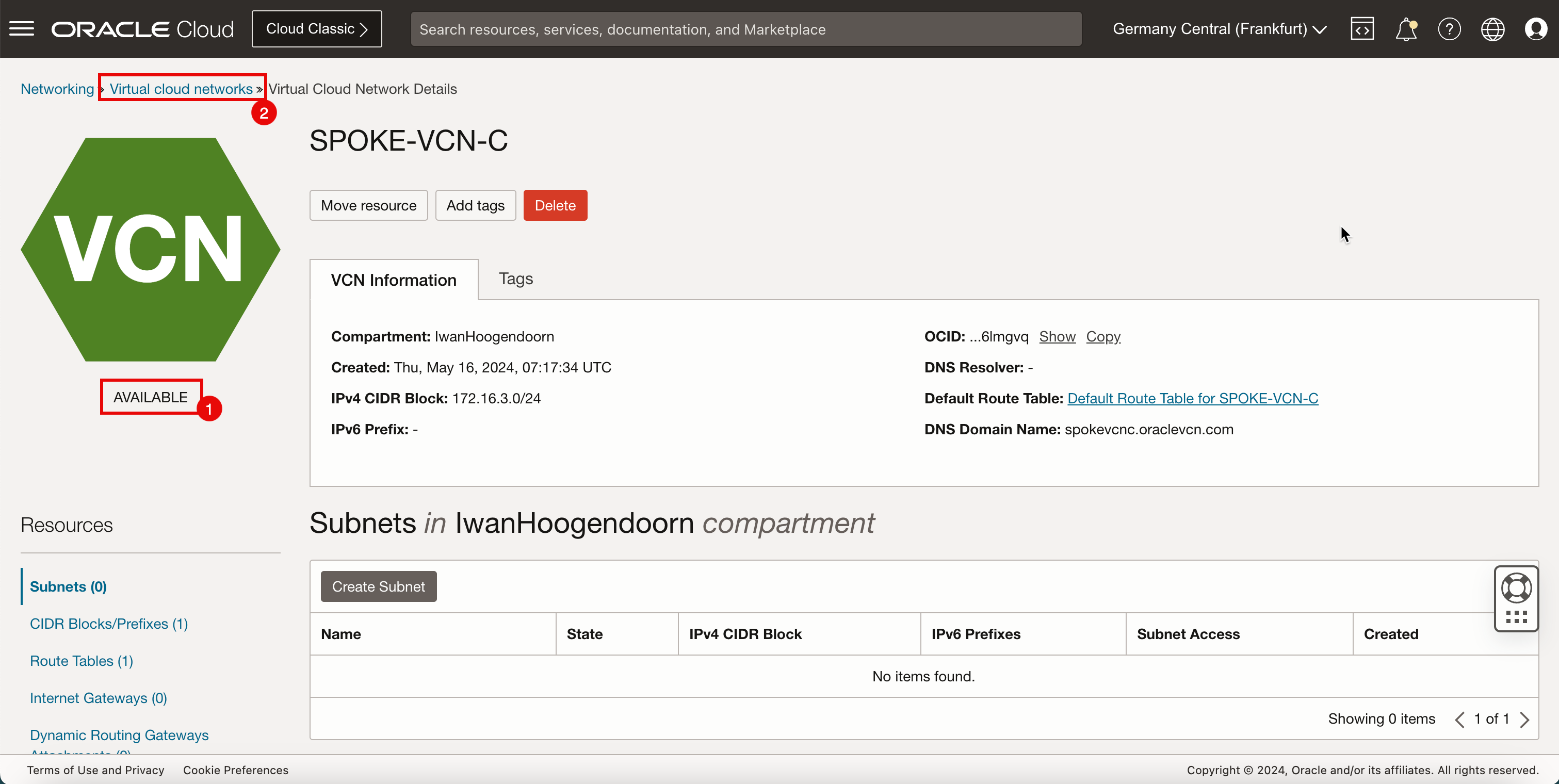

- Beachten Sie, dass das Spoke-VCN verfügbar ist.

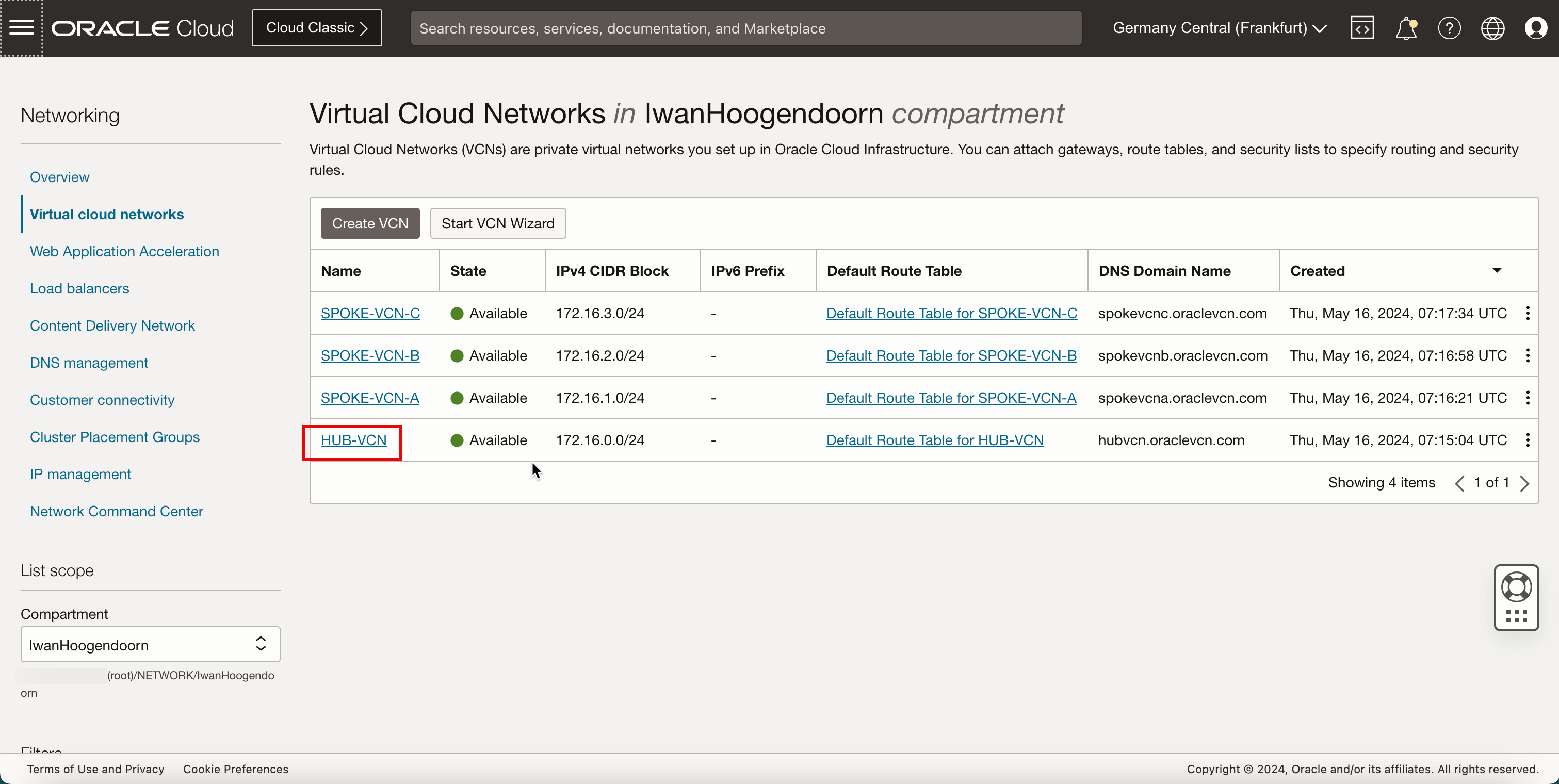

- Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

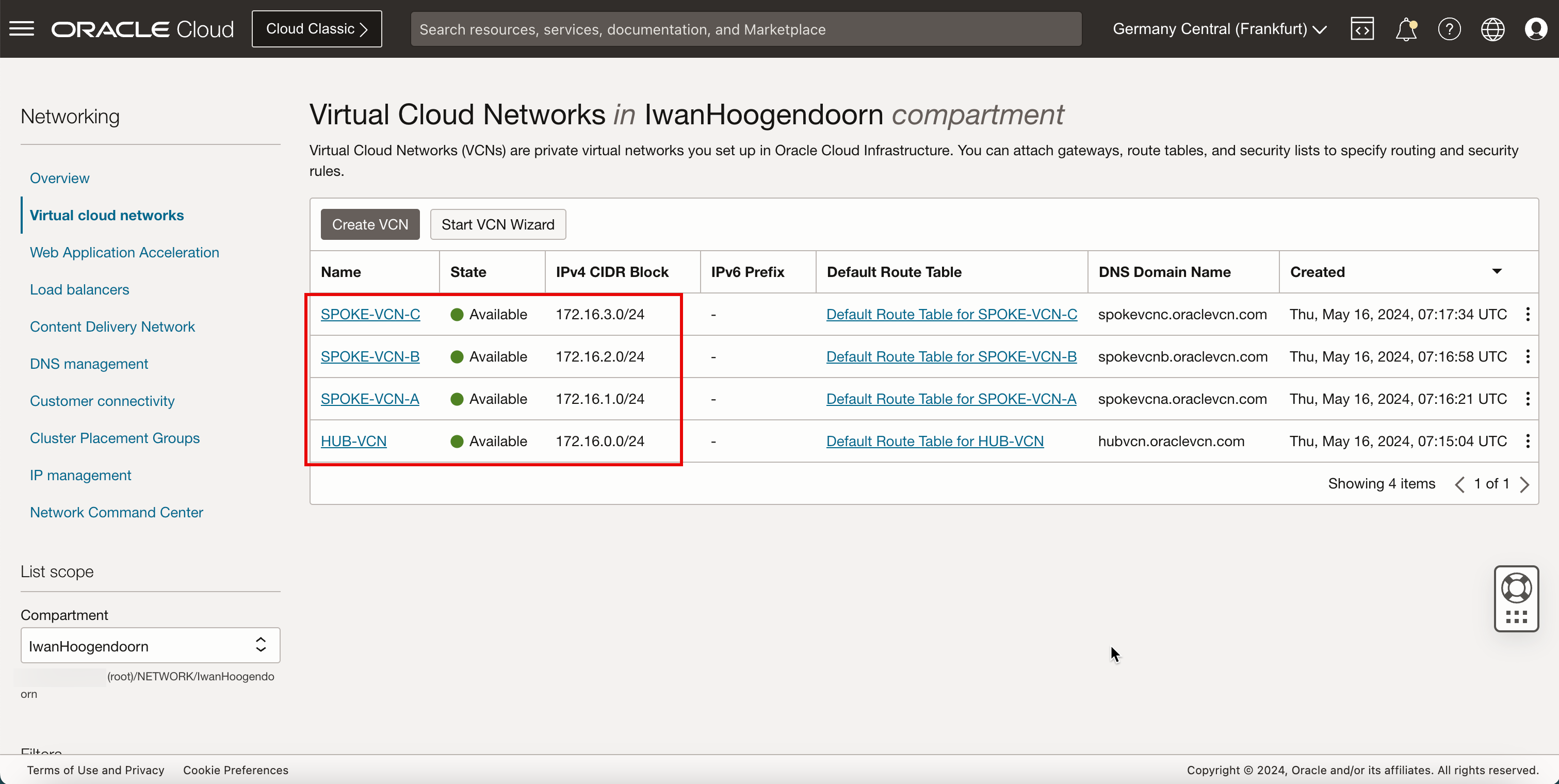

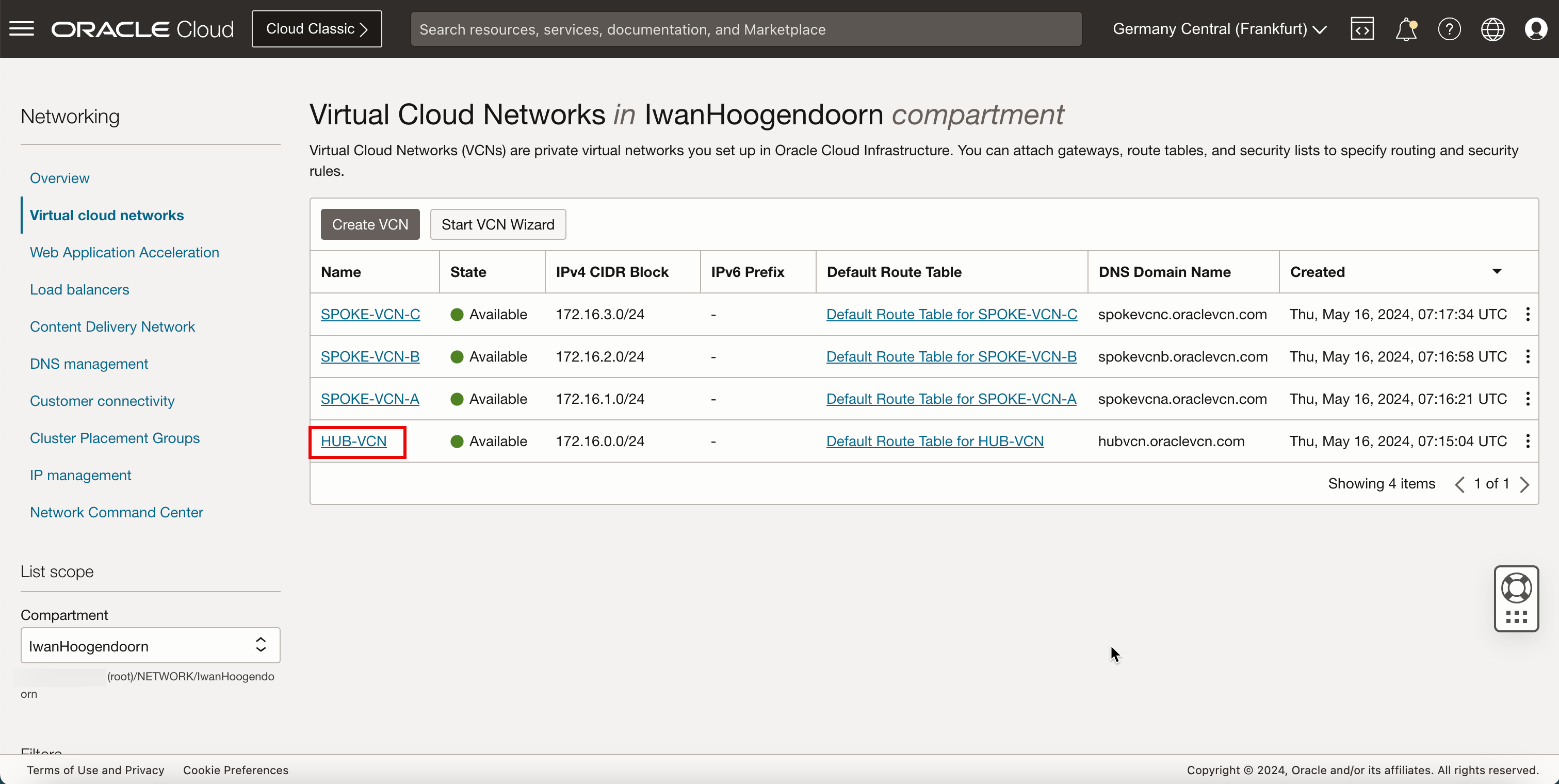

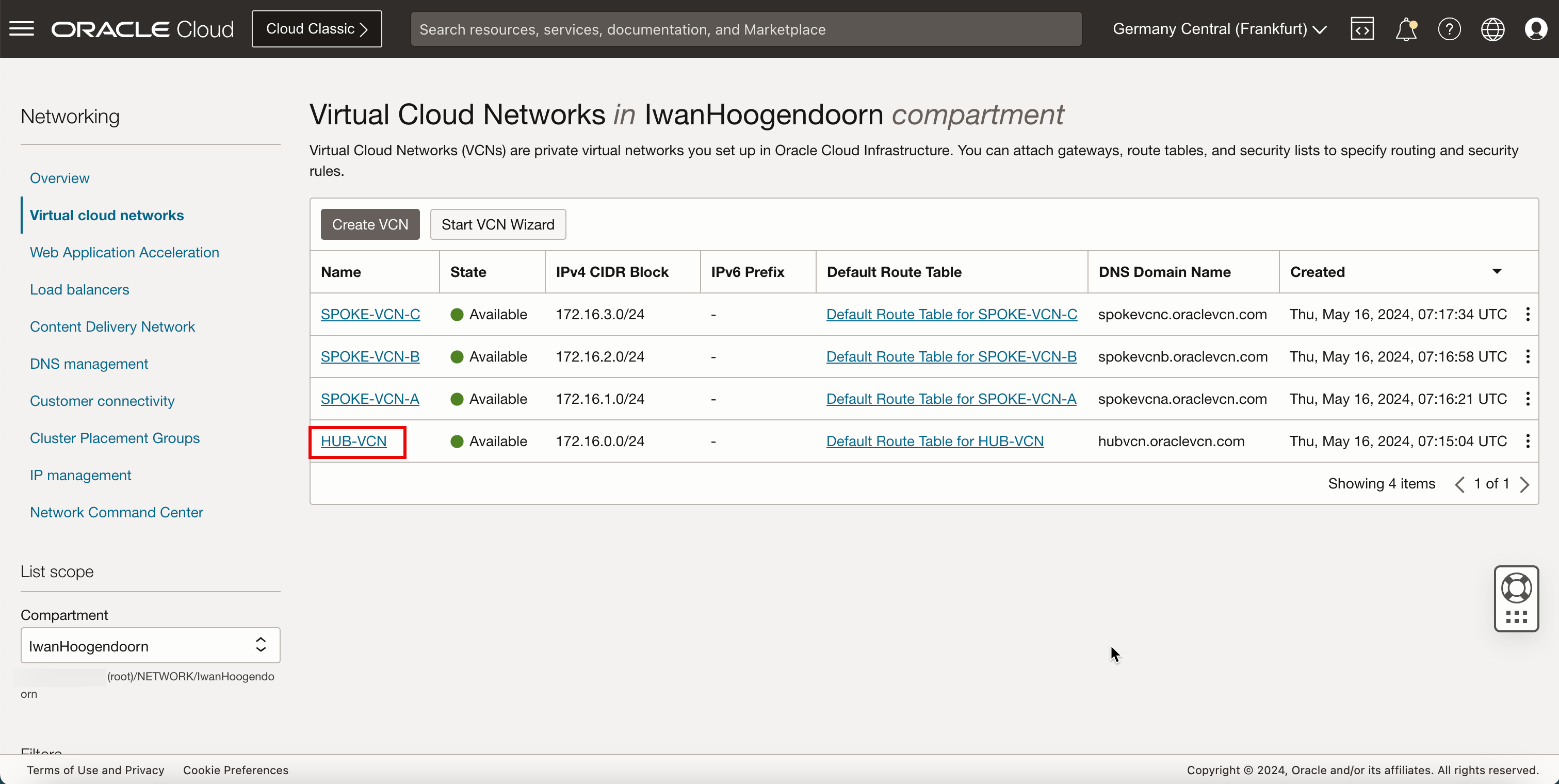

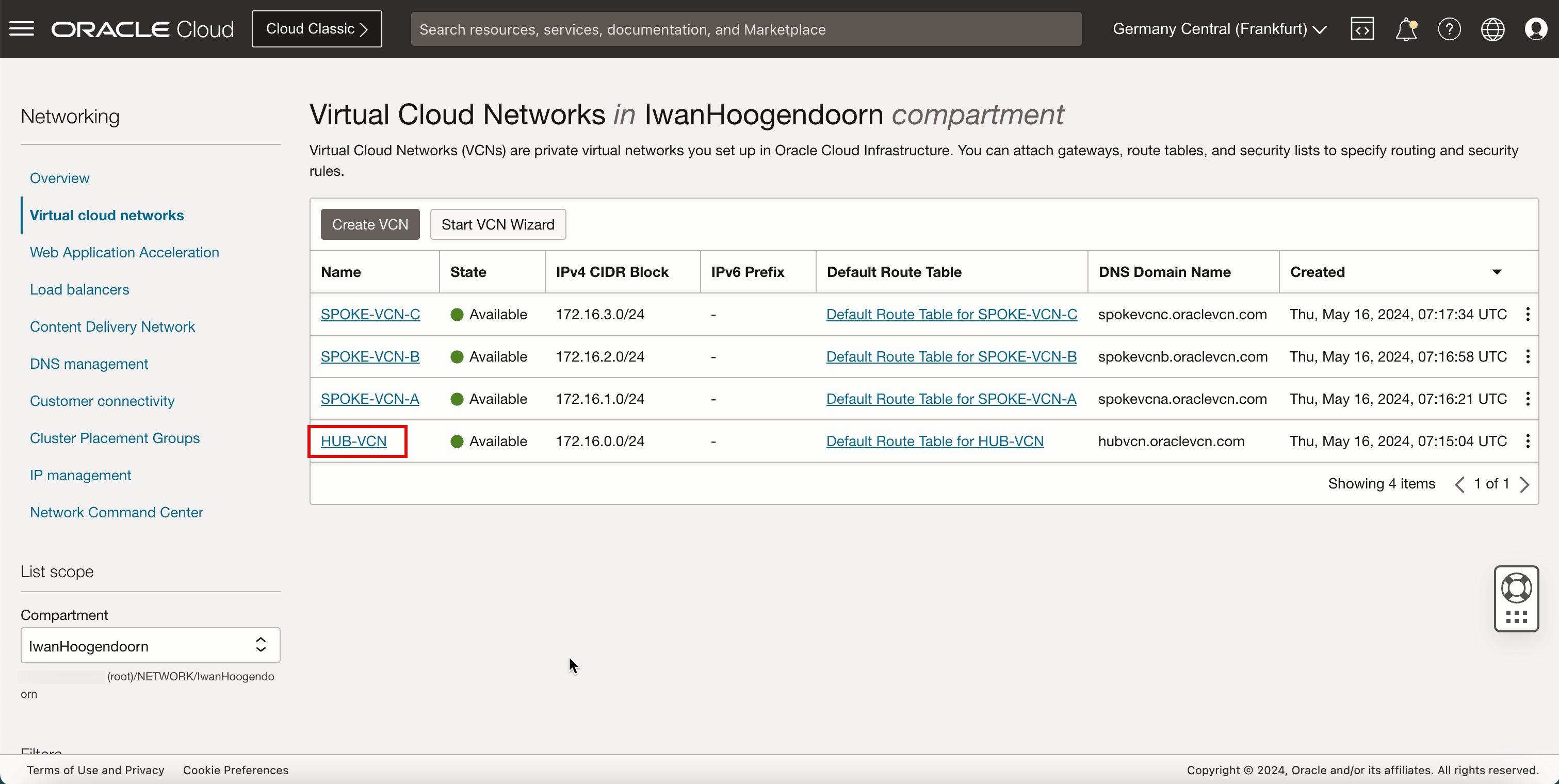

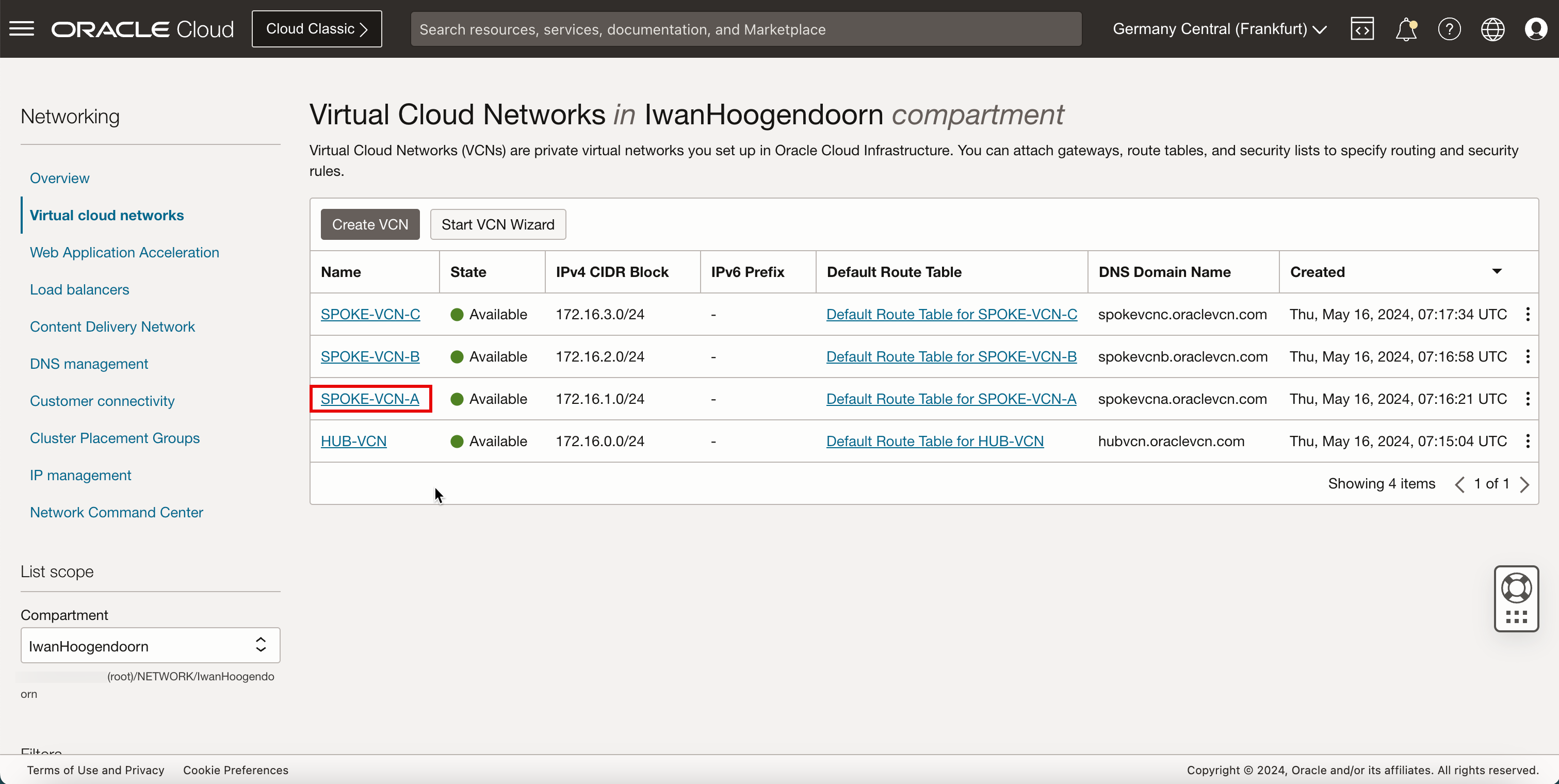

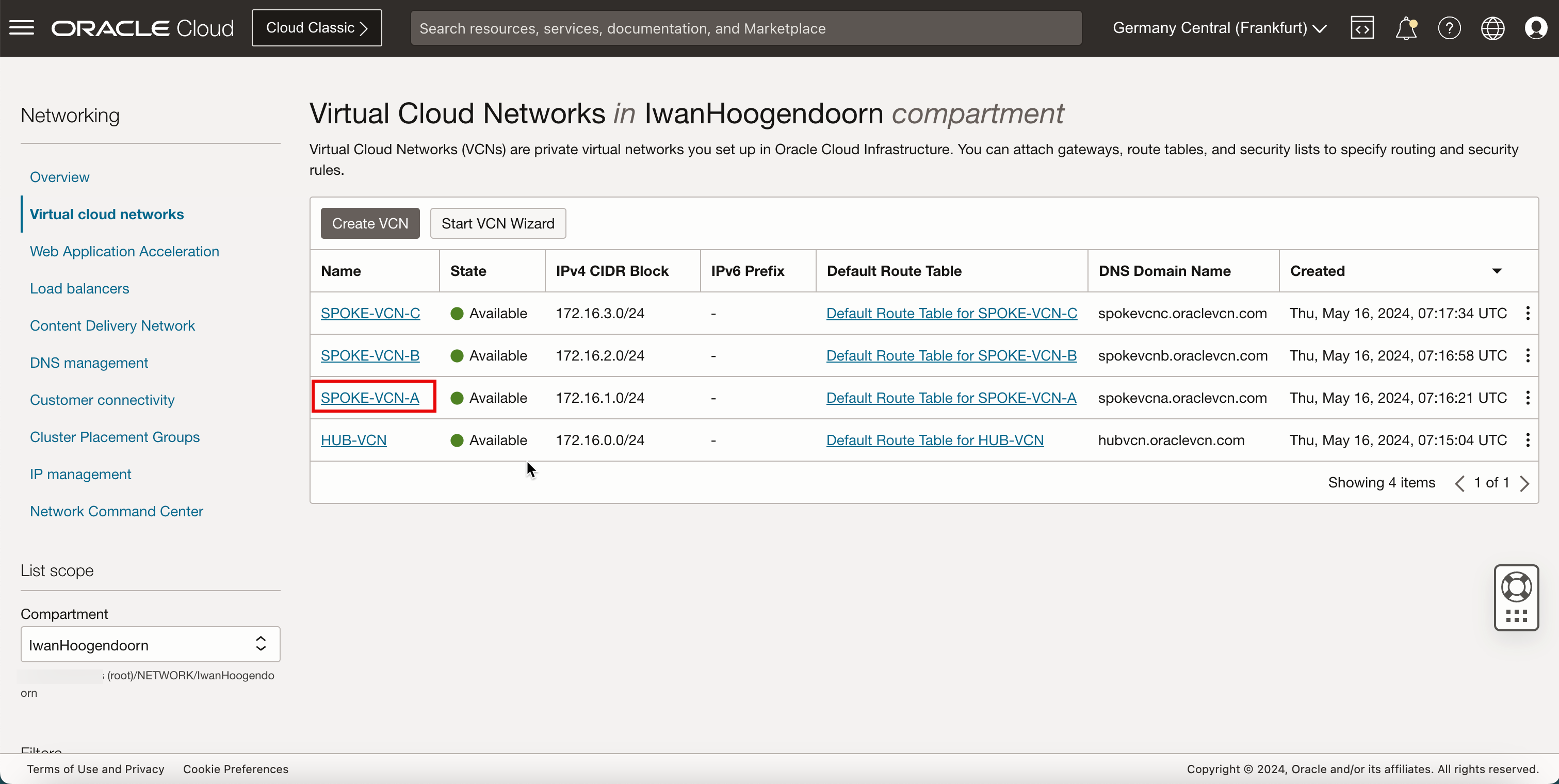

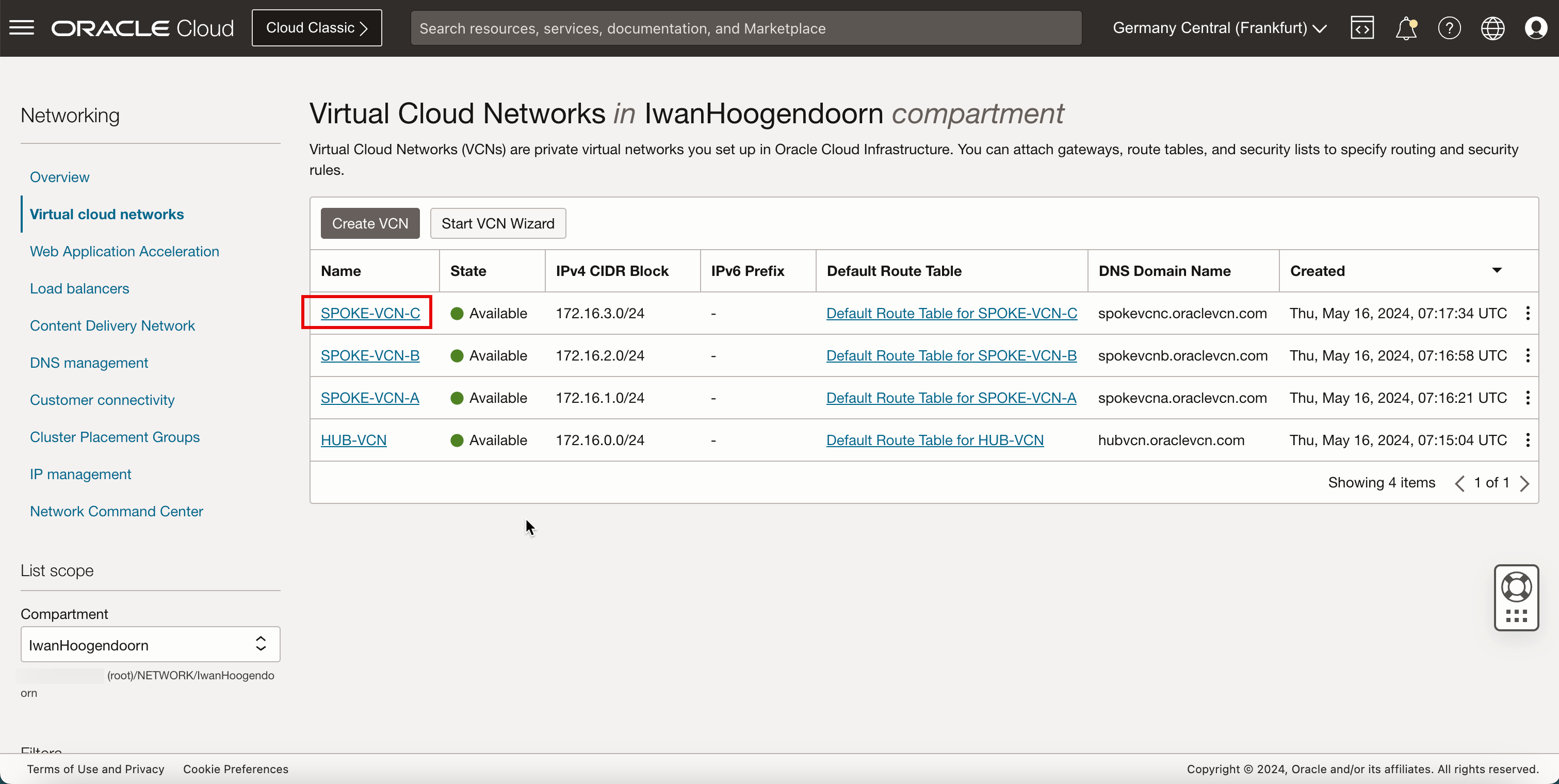

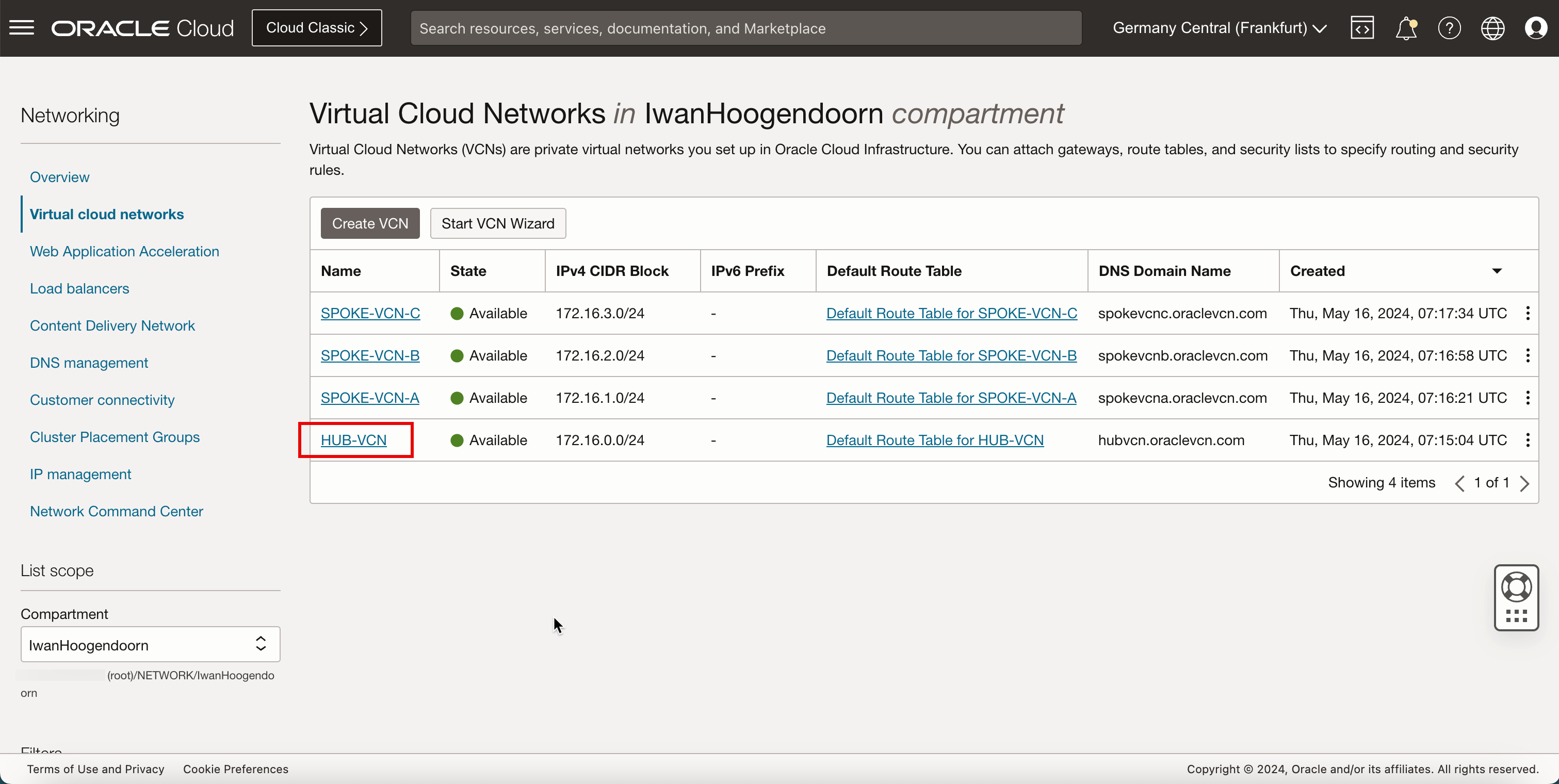

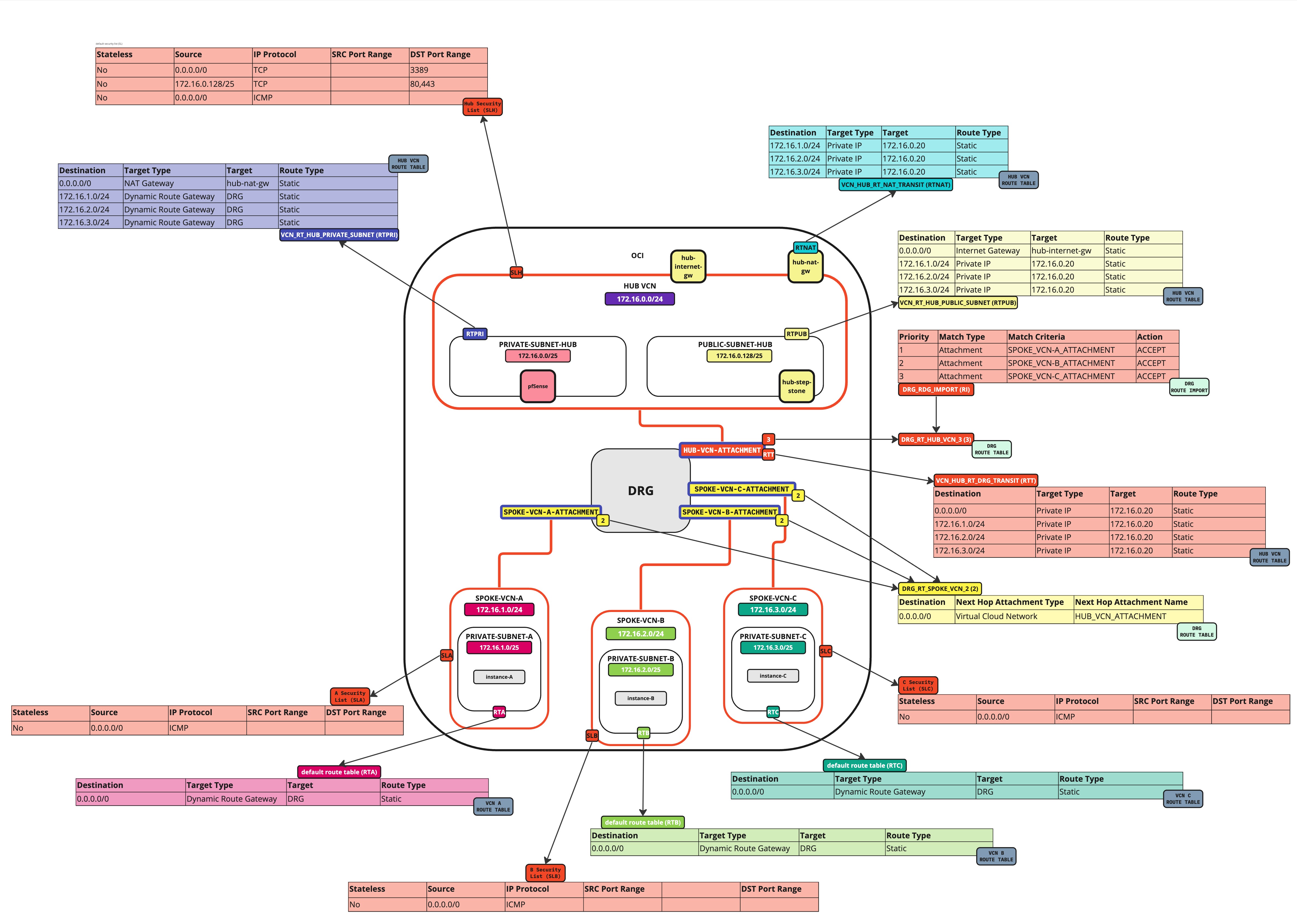

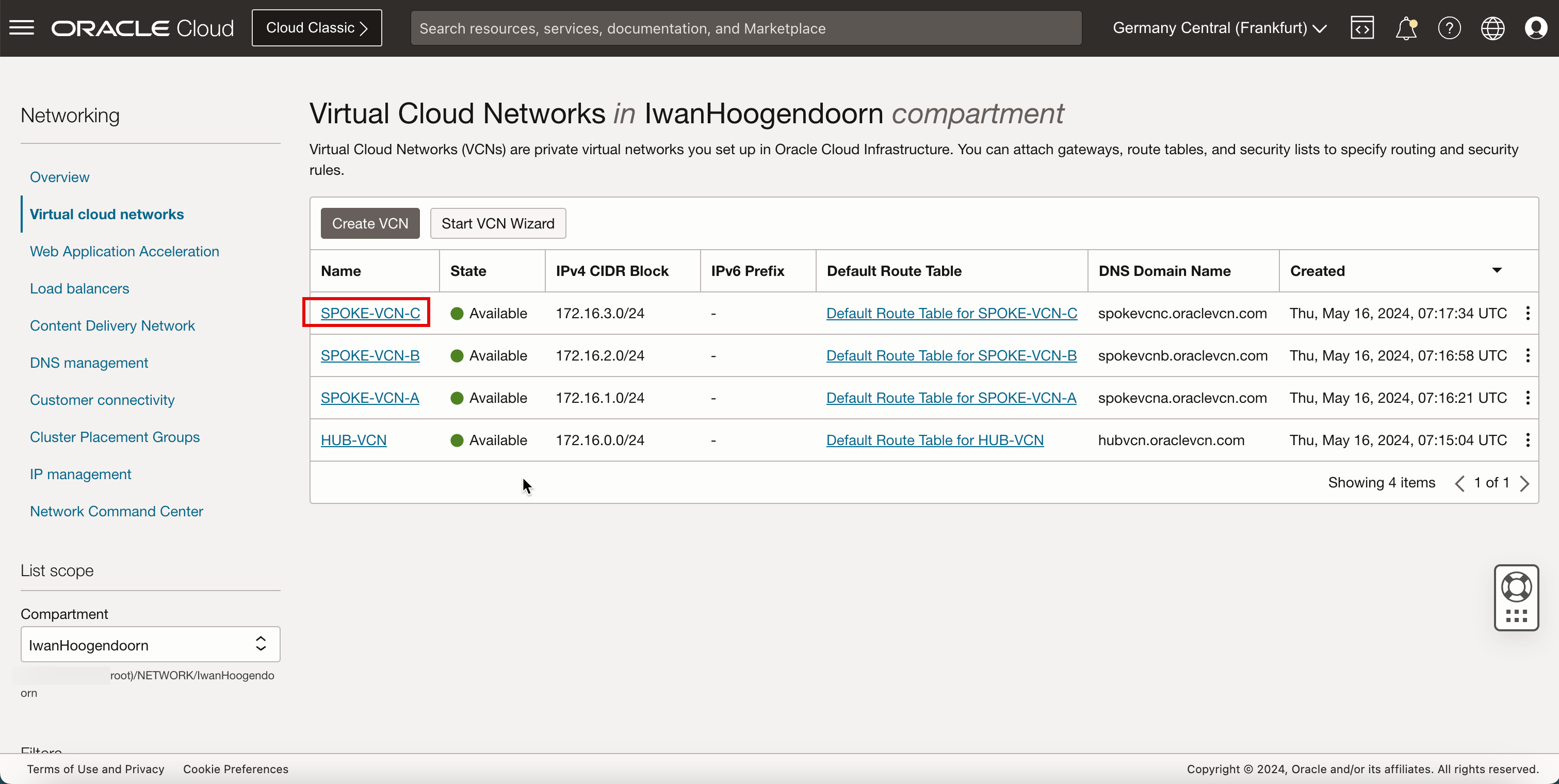

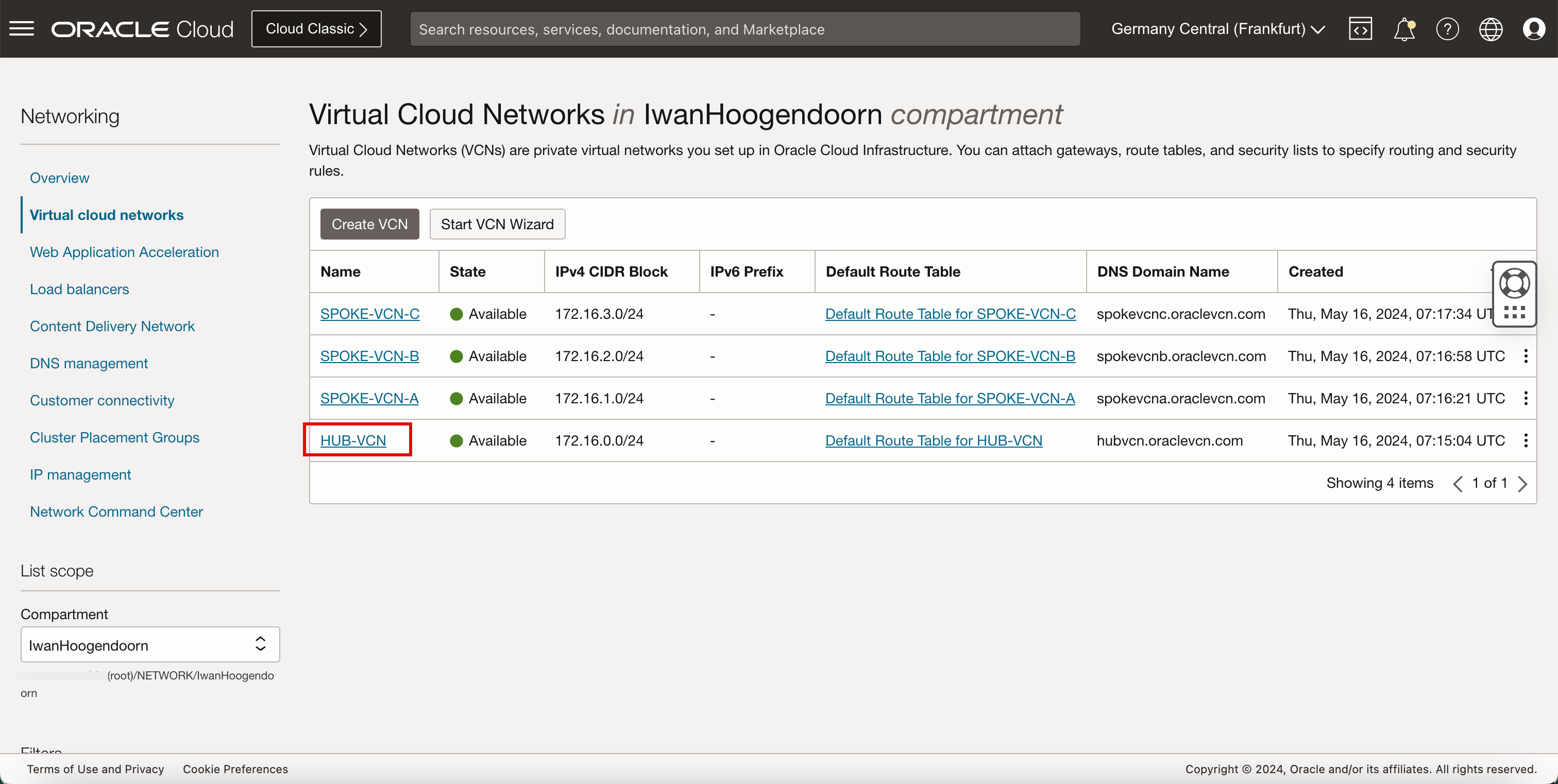

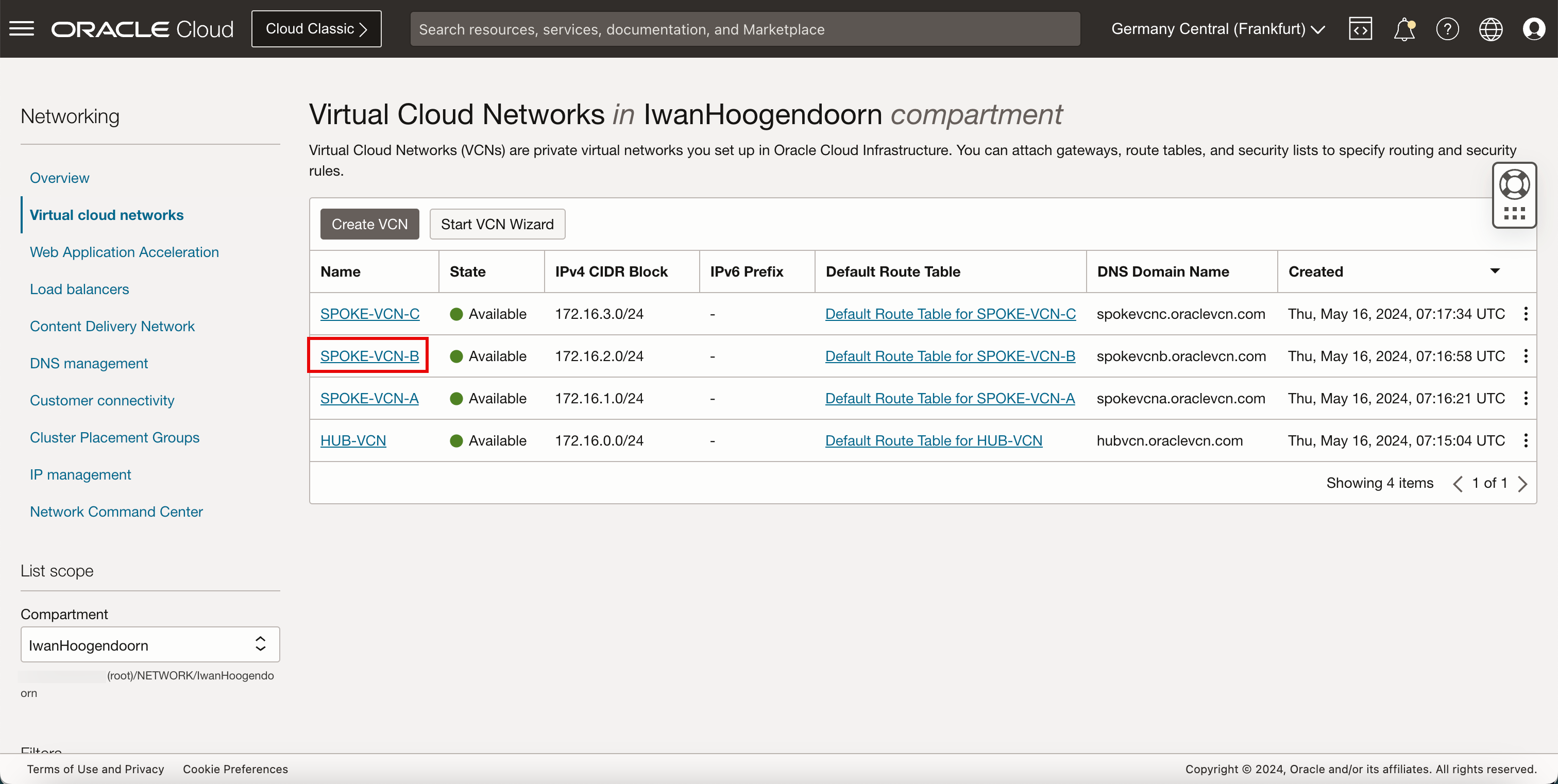

-

Beachten Sie, dass 1 Hub- und 3 Spoke-VCNs erstellt wurden.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

Aufgabe 2: Subnetze in den Hub- und Spoke-VCNs erstellen

Wir haben den Hub und die Spoke-VCNs eingerichtet. Erstellen Sie jetzt Subnetze in den VCNs.

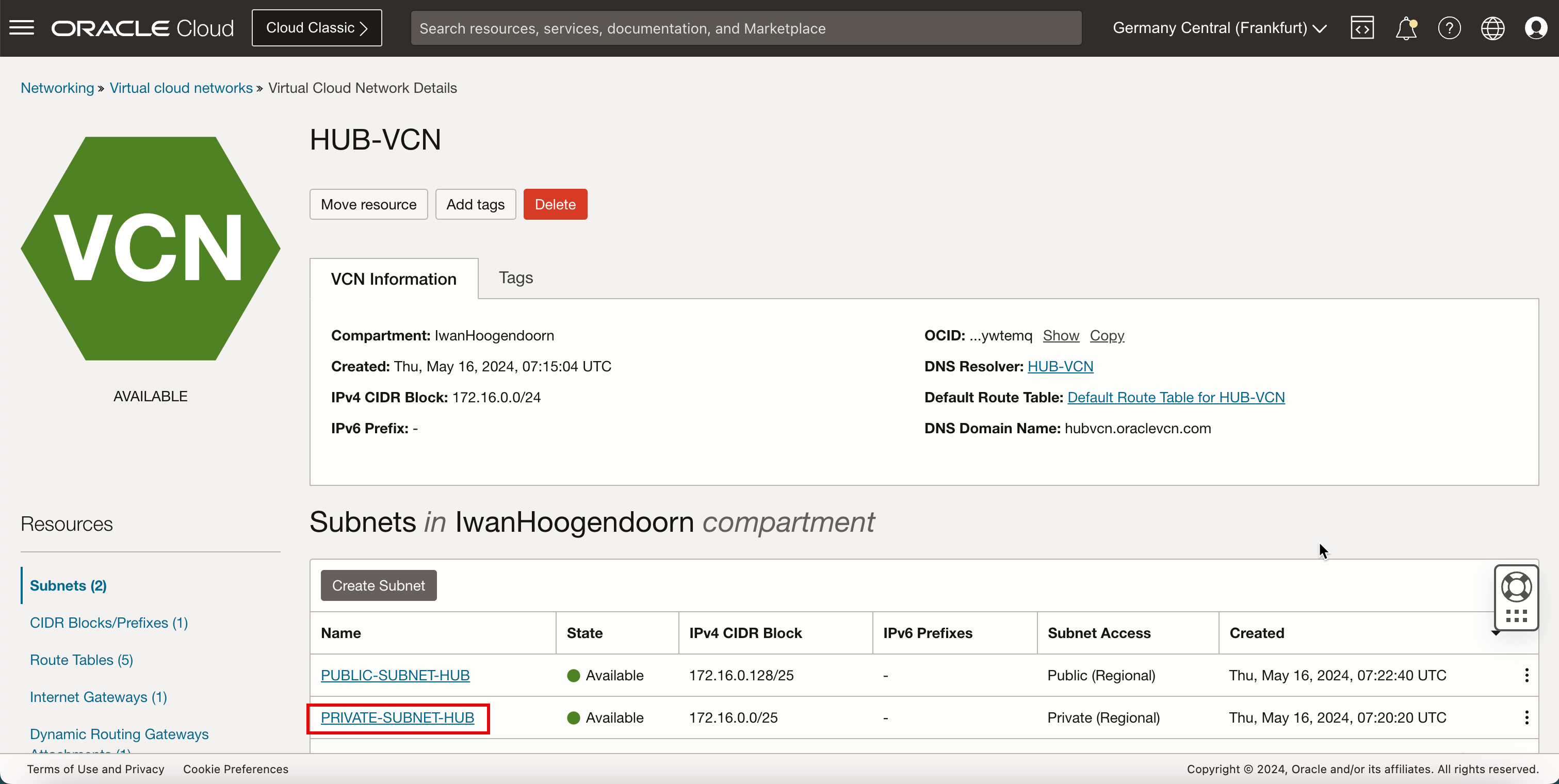

Subnetz in Hub-VCN erstellen

Im Hub-VCN erstellen wir 1 privates Subnetz und 1 öffentliches Subnetz.

-

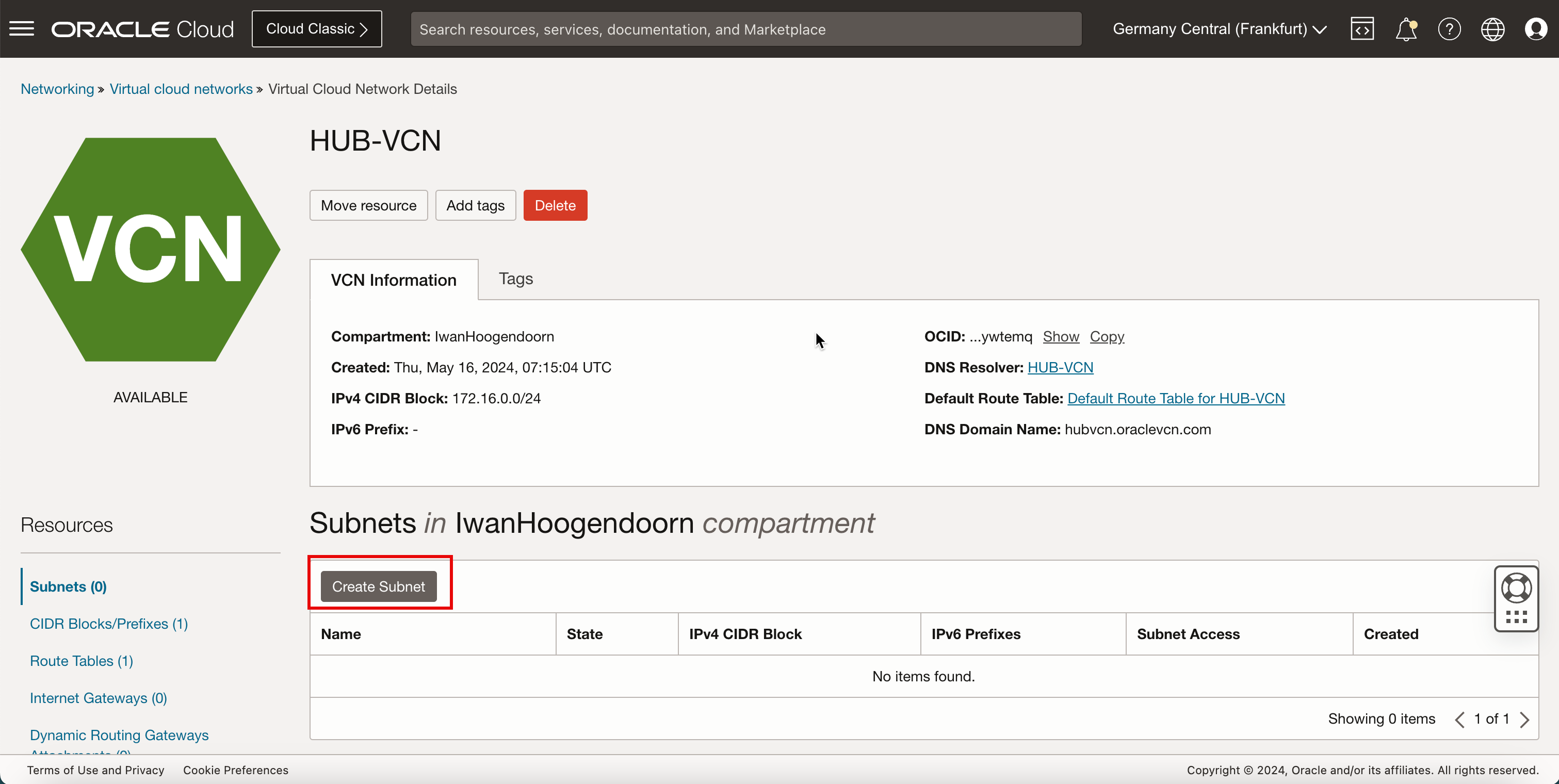

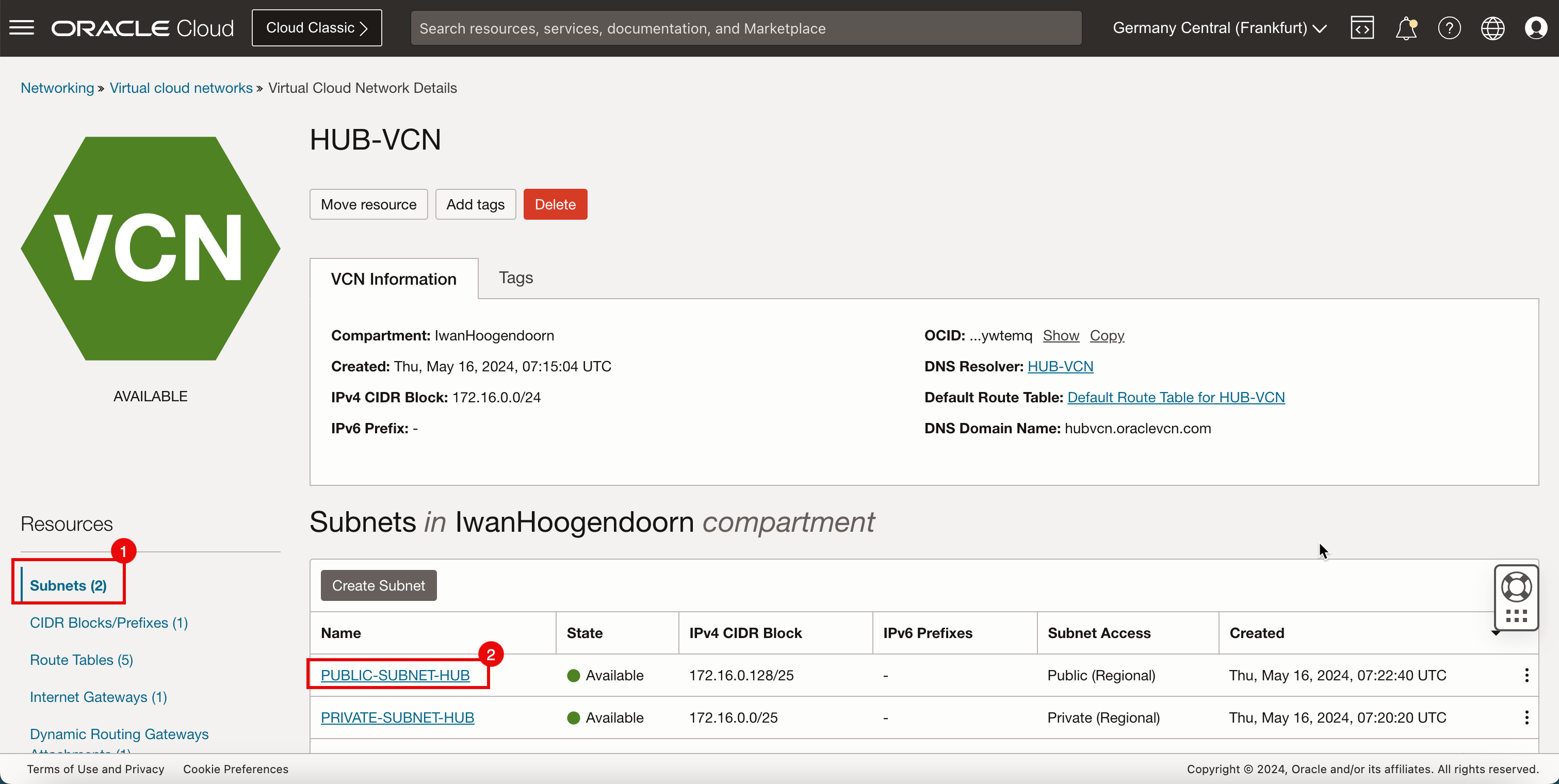

Klicken Sie auf das Hub-VCN.

-

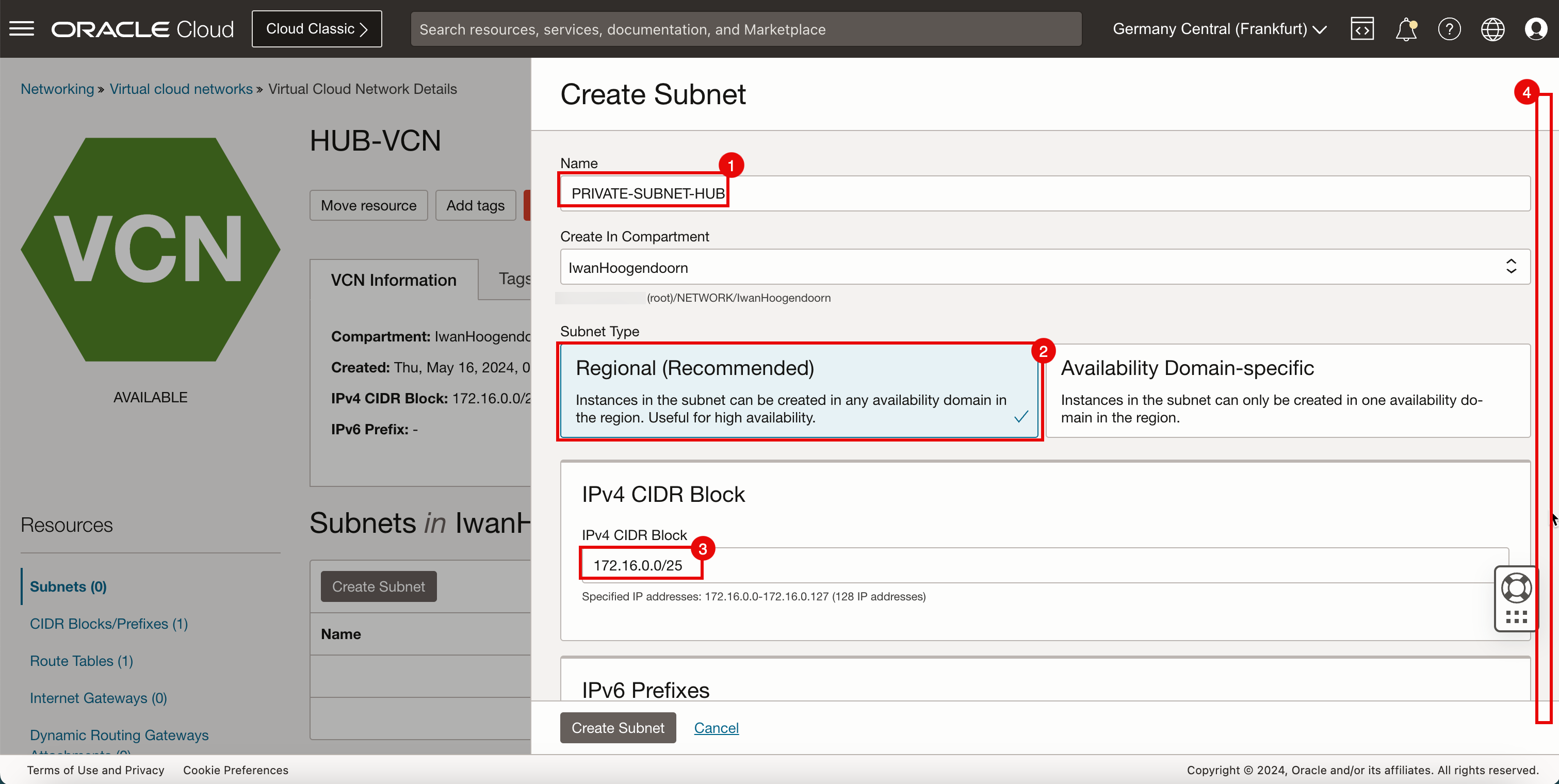

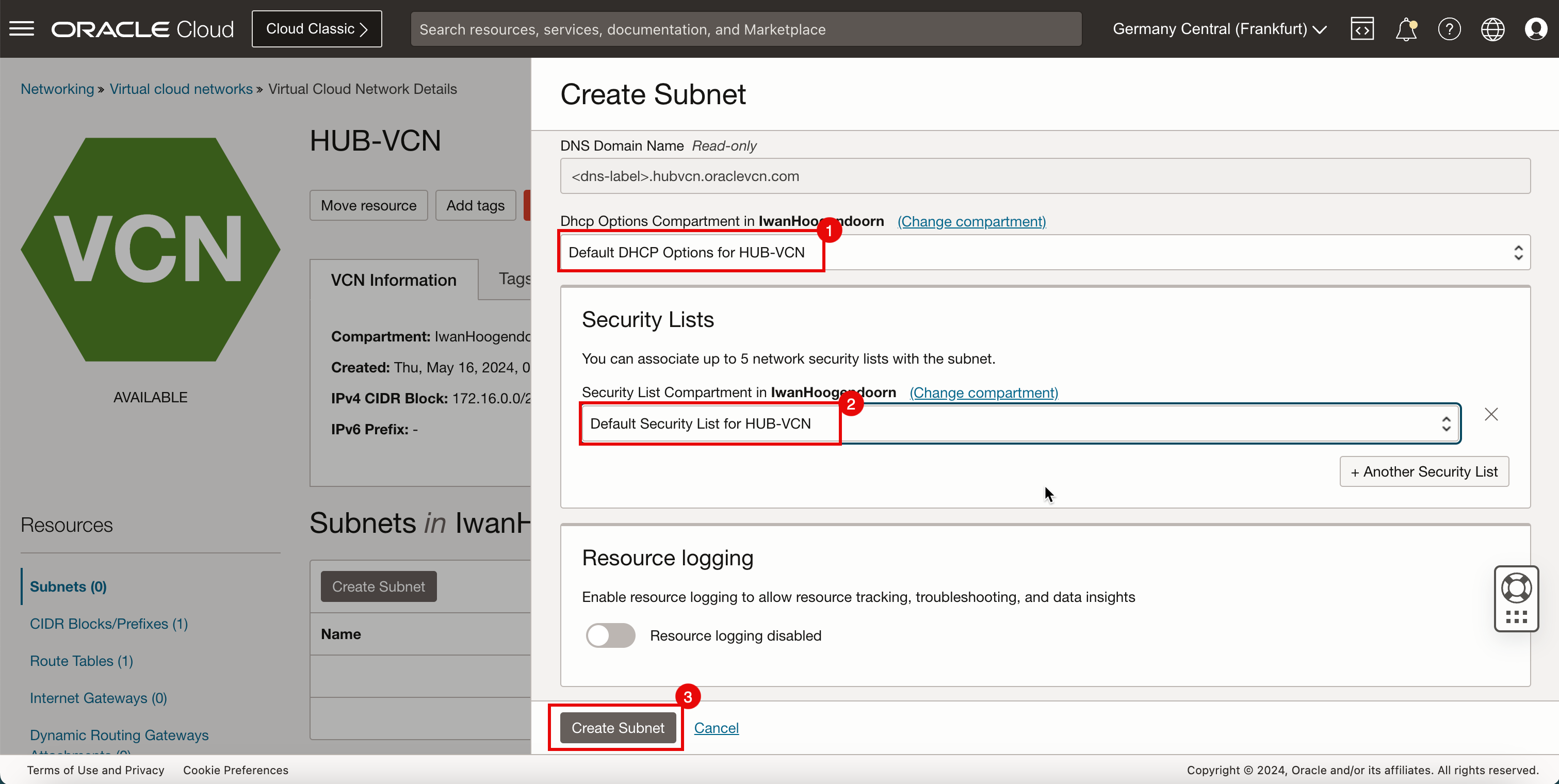

Klicken Sie auf Subnetz erstellen, um das erste (private) Subnetz zu erstellen.

- Geben Sie den Namen für das private Subnetz ein.

- Wählen Sie unter Subnetztyp die Option Regional aus.

- Geben Sie den IPv4 CIDR-Block für das private Subnetz ein.

- Bildlauf nach unten.

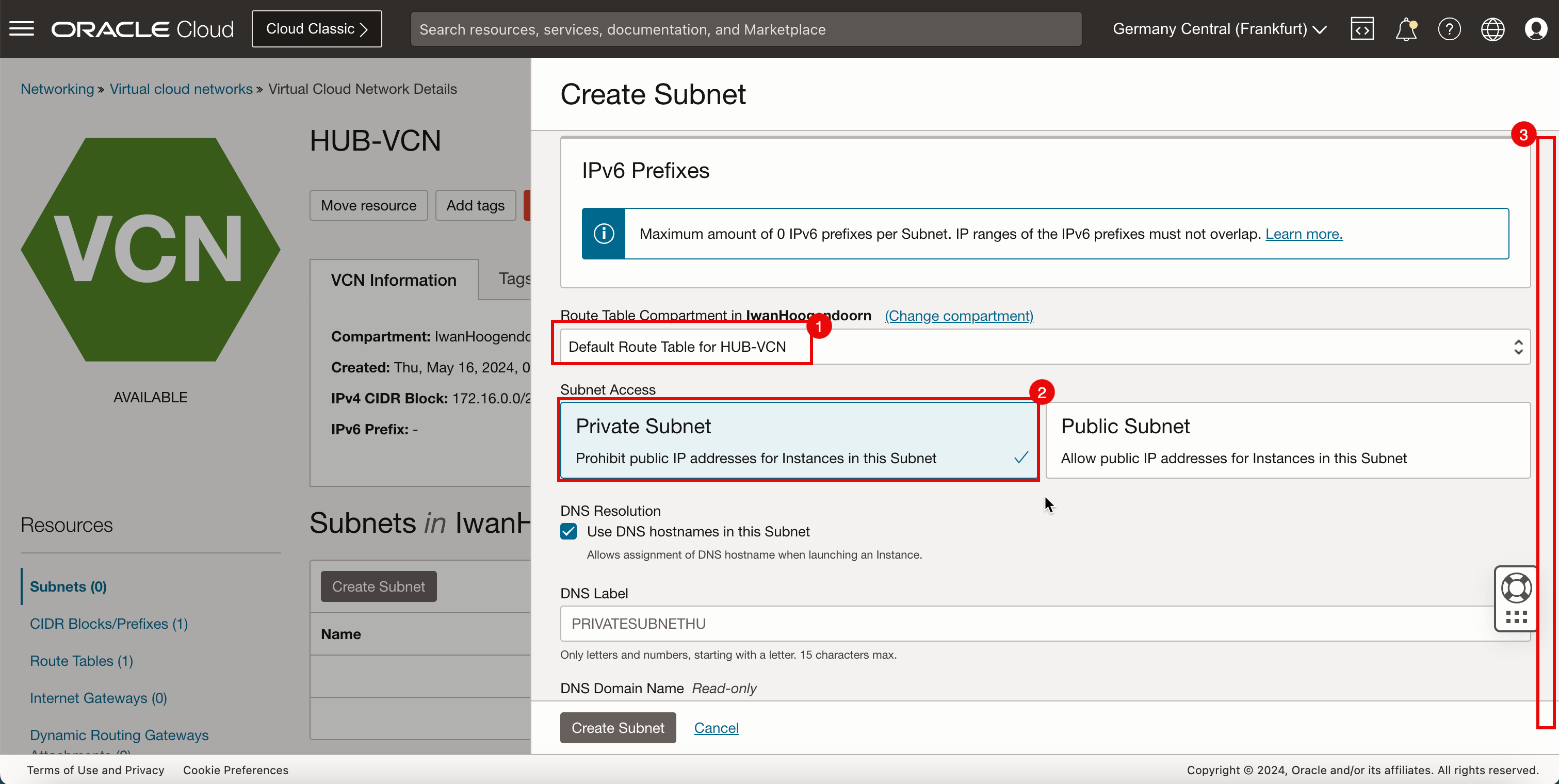

- Wählen Sie unter Routentabelle die standardmäßige Routentabelle aus.

- Wählen Sie unter Subnetzzugriff ein privates Subnetz aus.

- Bildlauf nach unten.

- Wählen Sie unter DHCP-Optionen die DHCP-Standardoptionen aus.

- Wählen Sie in der Sicherheitsliste die Standardsicherheitsliste aus.

- Klicken Sie auf Subnetz erstellen.

-

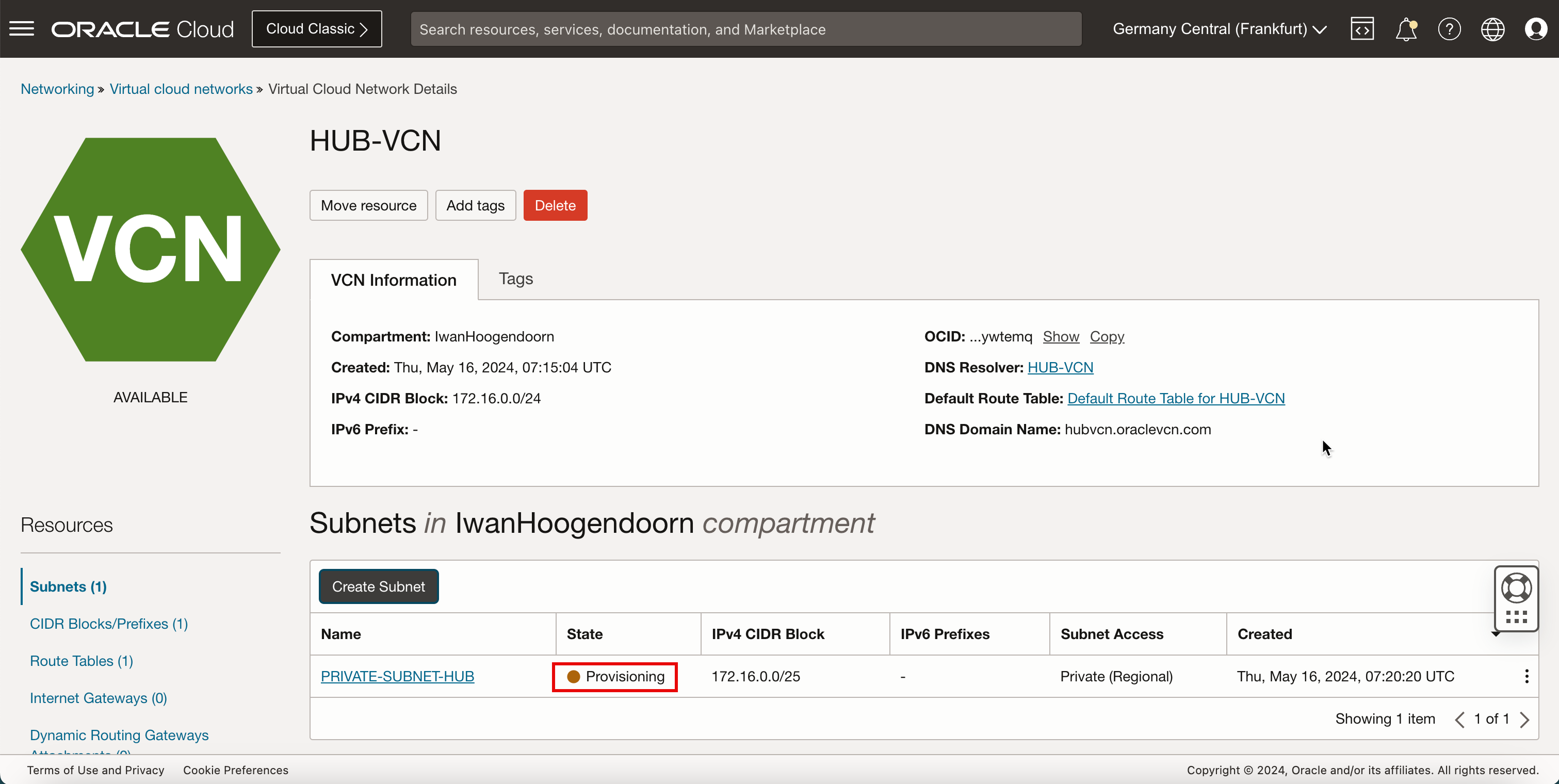

Beachten Sie, dass der Status auf Provisioning wird ausgeführt gesetzt ist.

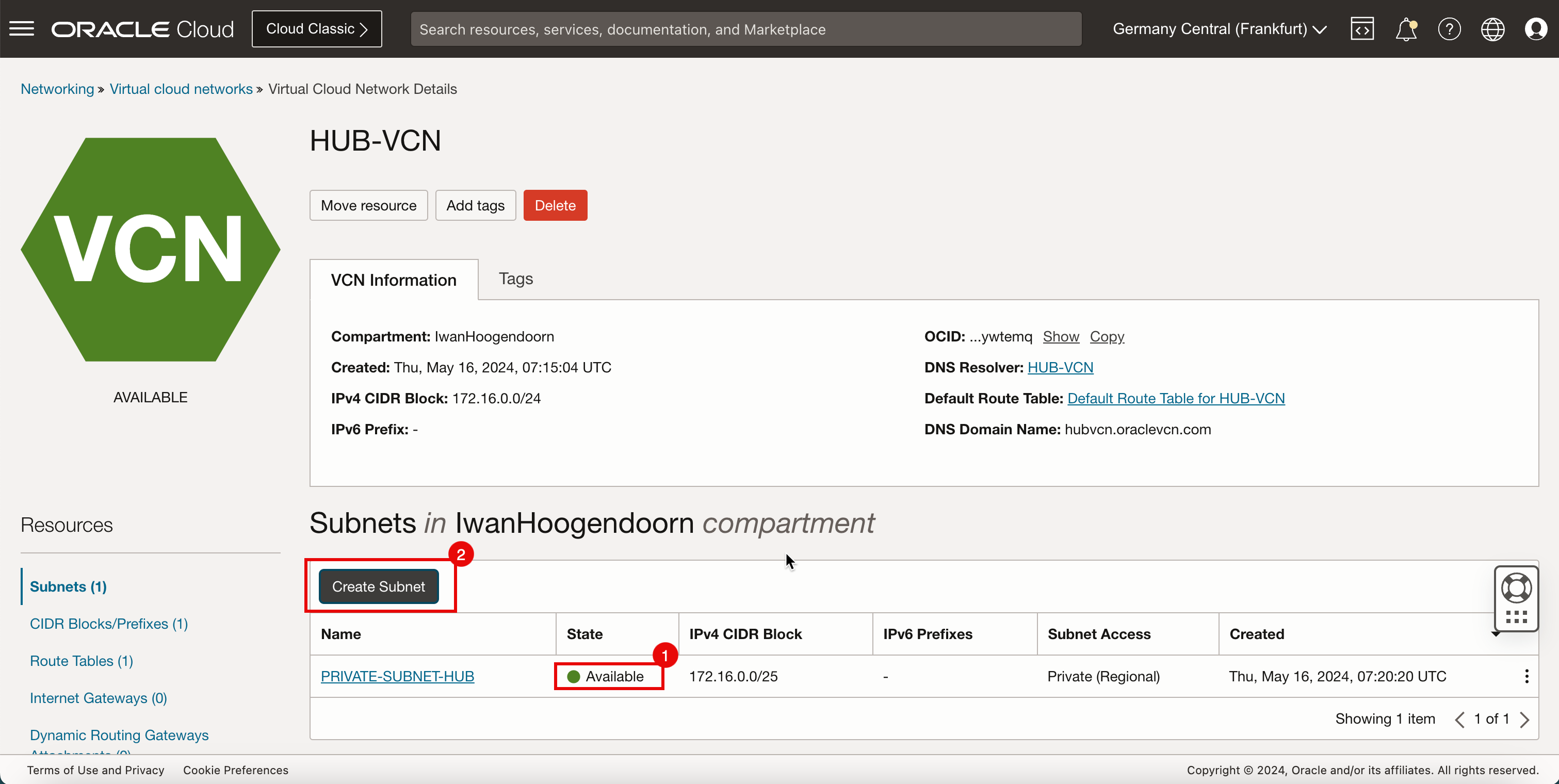

- Nach einigen Minuten wird der Status in Verfügbar geändert.

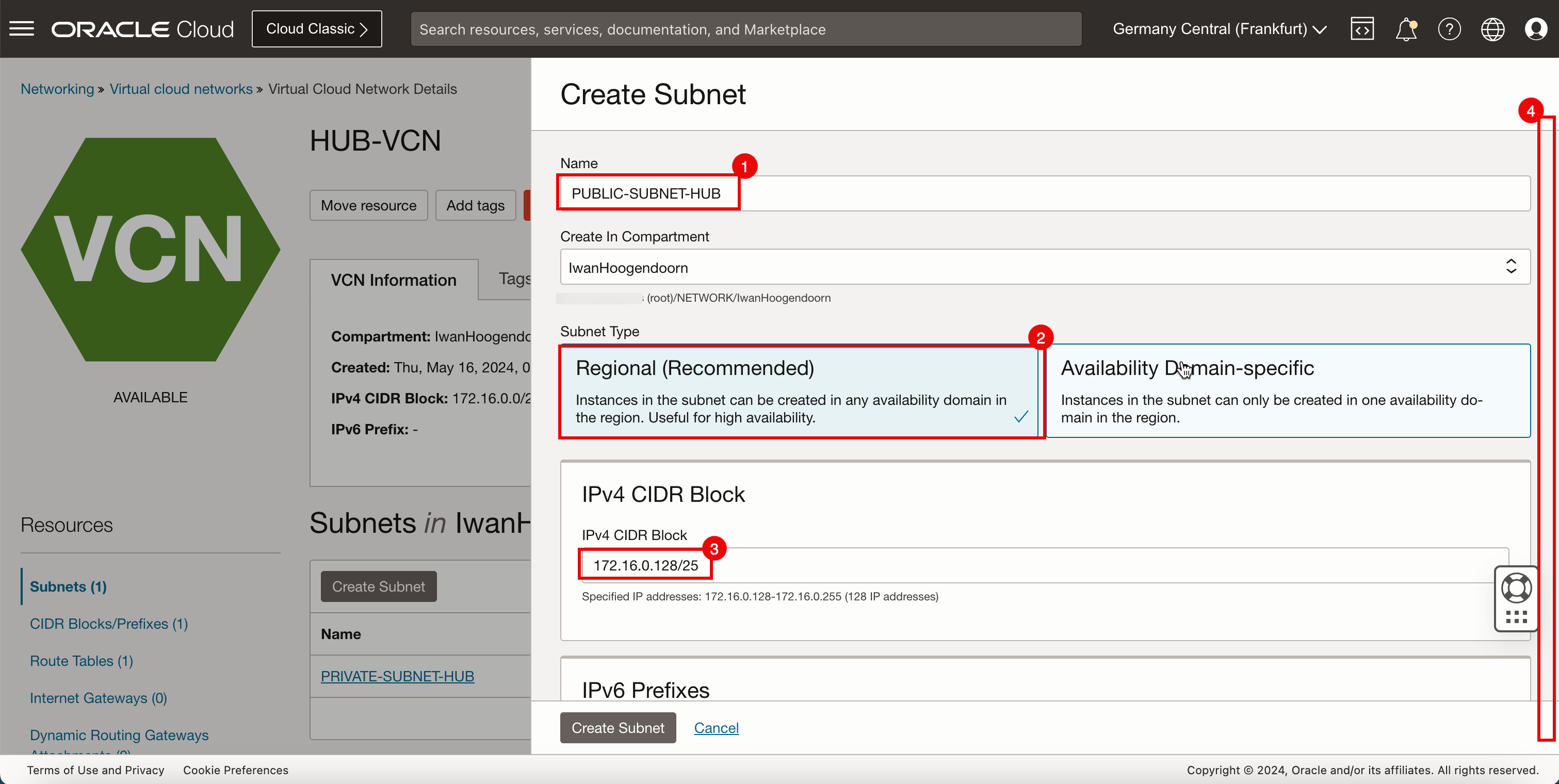

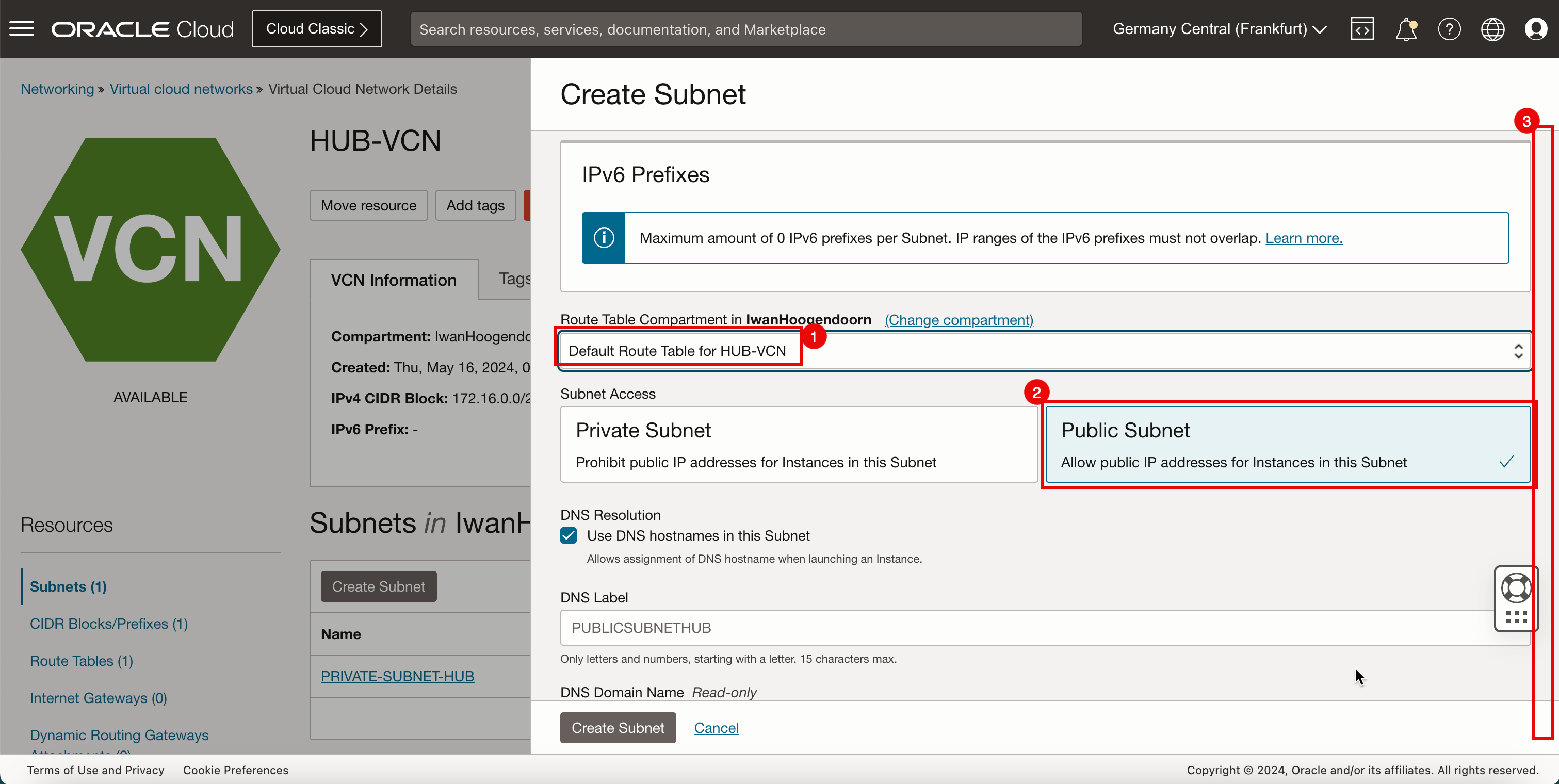

- Klicken Sie auf Subnetz erstellen, um das zweite Subnetz (öffentlich) zu erstellen.

- Geben Sie den Namen für das private Subnetz ein.

- Wählen Sie unter Subnetztyp die Option Regional aus.

- Geben Sie den IPv4 CIDR-Block für das öffentliche Subnetz ein.

- Bildlauf nach unten.

- Wählen Sie unter Routentabelle die standardmäßige Routentabelle aus.

- Wählen Sie unter Subnetzzugriff ein öffentliches Subnetz aus.

- Bildlauf nach unten.

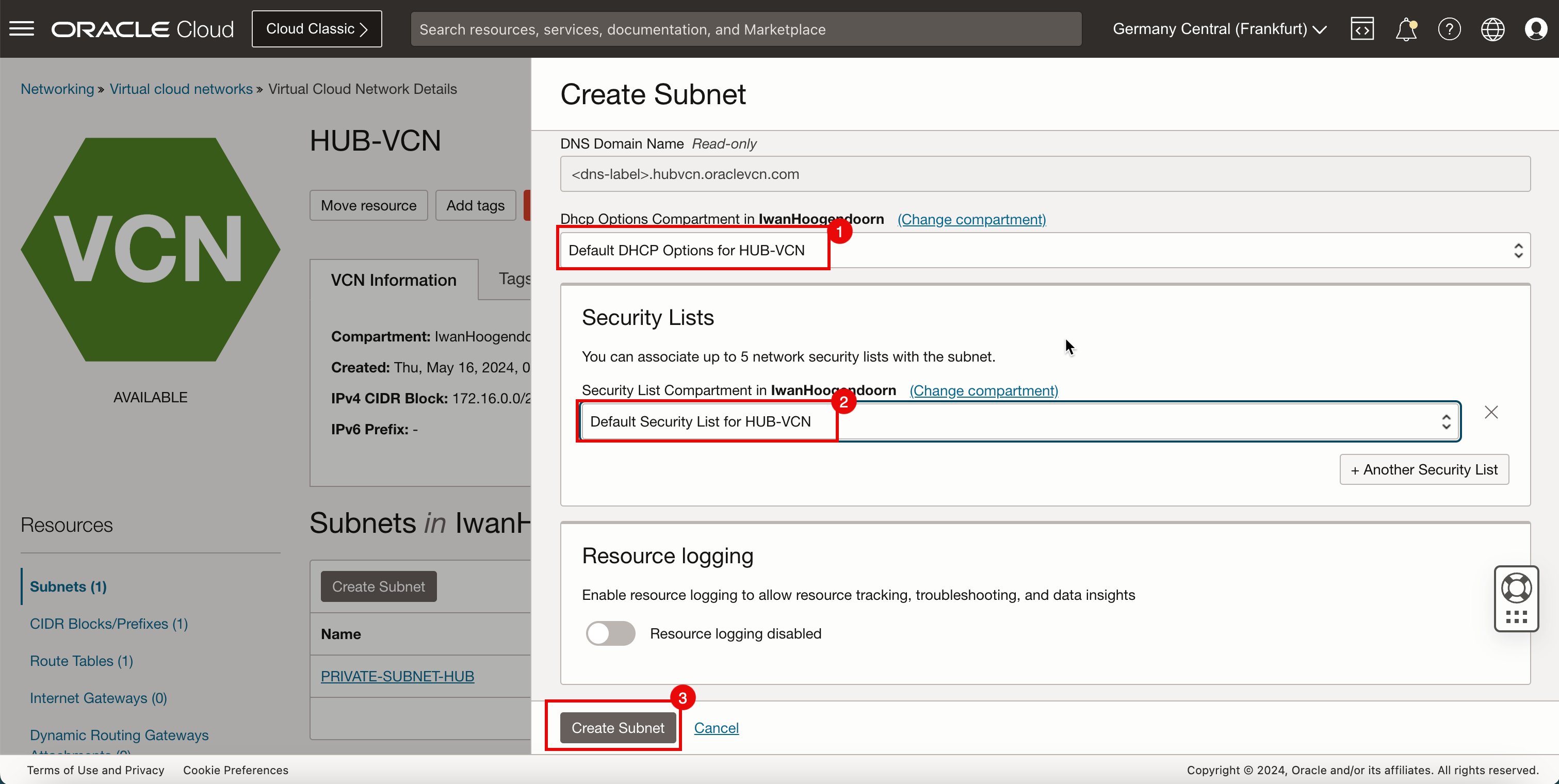

- Wählen Sie unter DHCP-Optionen die DHCP-Standardoptionen aus.

- Wählen Sie in der Sicherheitsliste die Standardsicherheitsliste aus.

- Klicken Sie auf Subnetz erstellen.

-

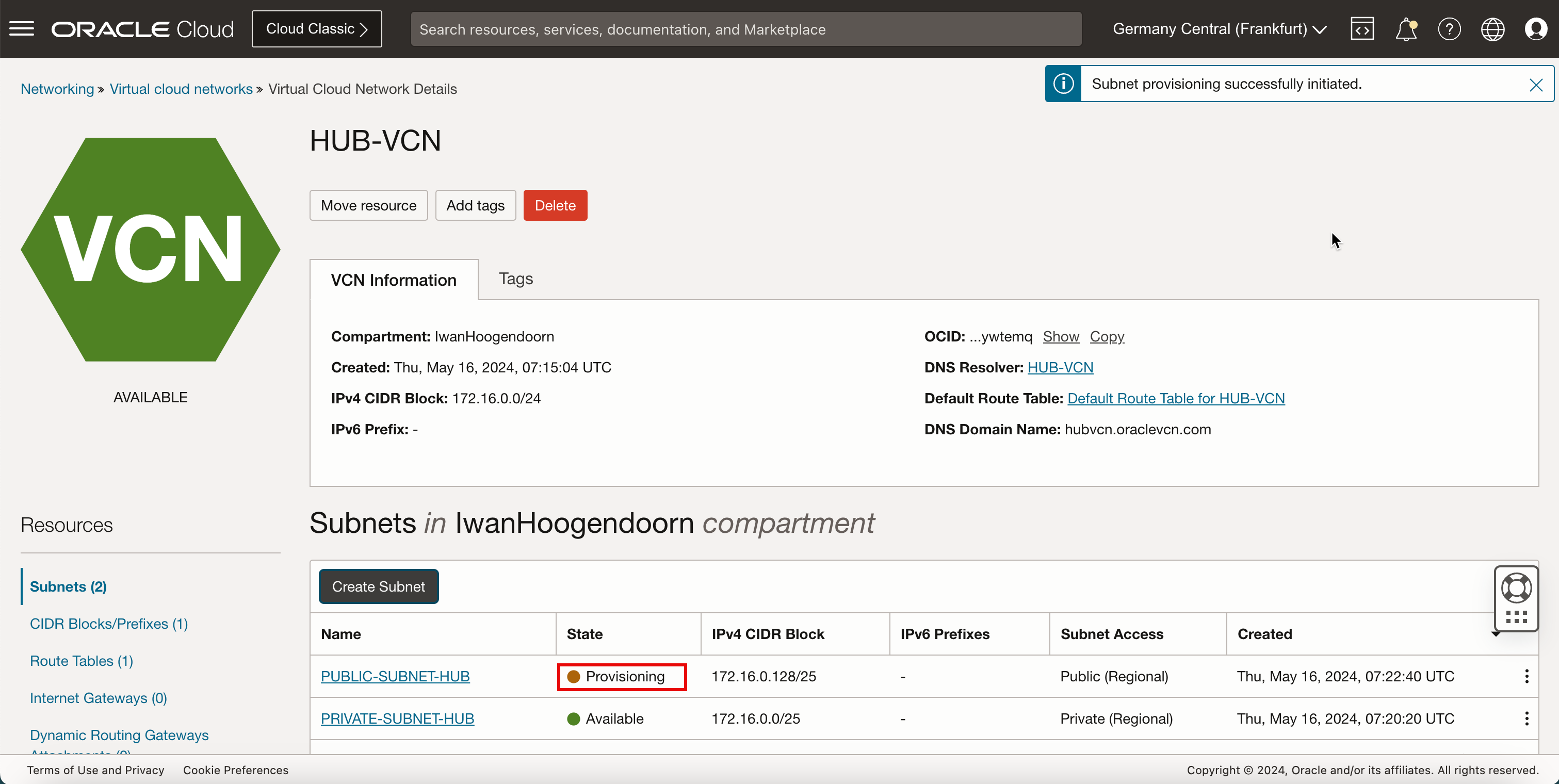

Beachten Sie, dass der Status auf Provisioning wird ausgeführt gesetzt ist.

-

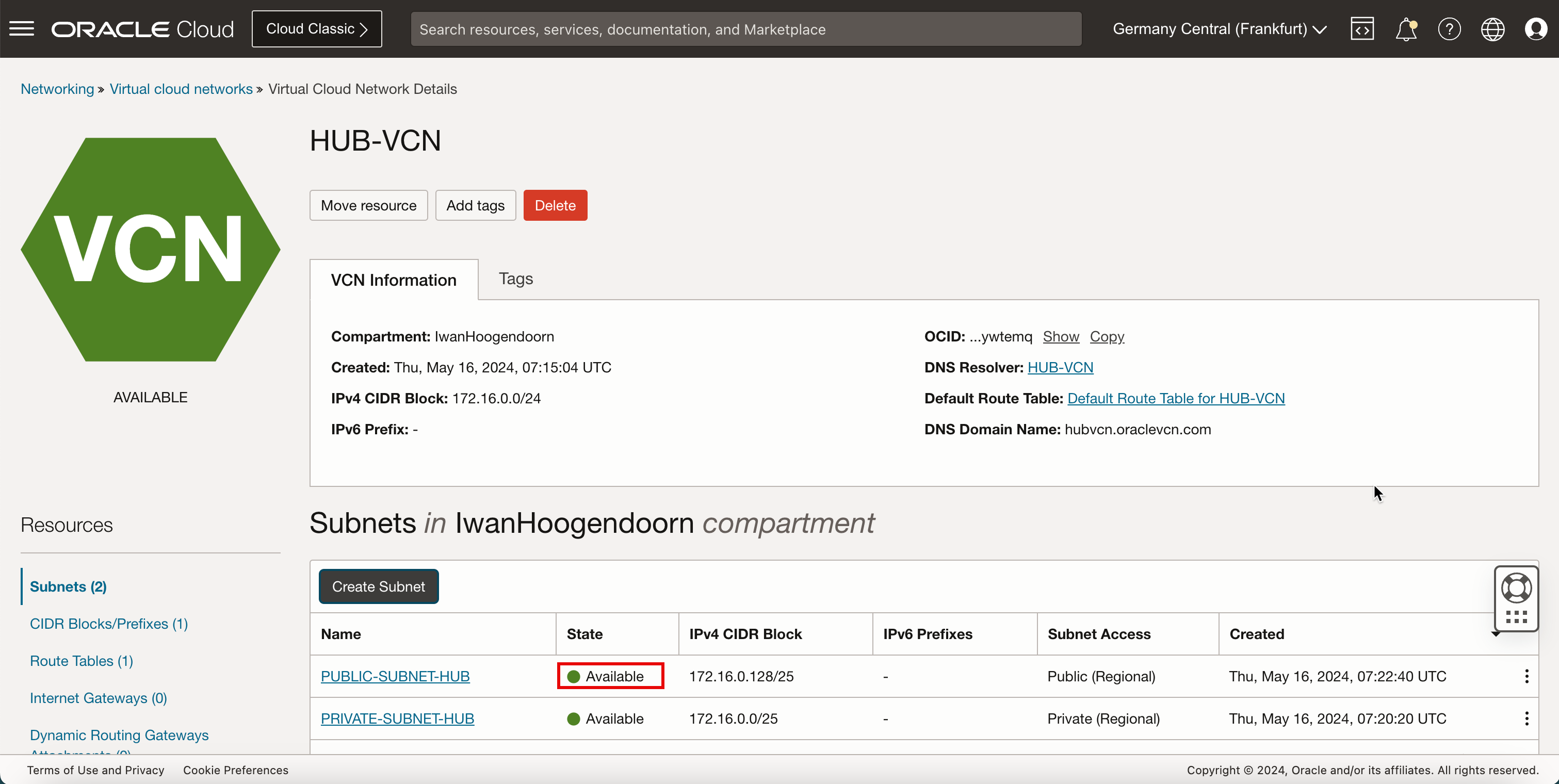

Nach einigen Minuten wird der Status in Verfügbar geändert.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

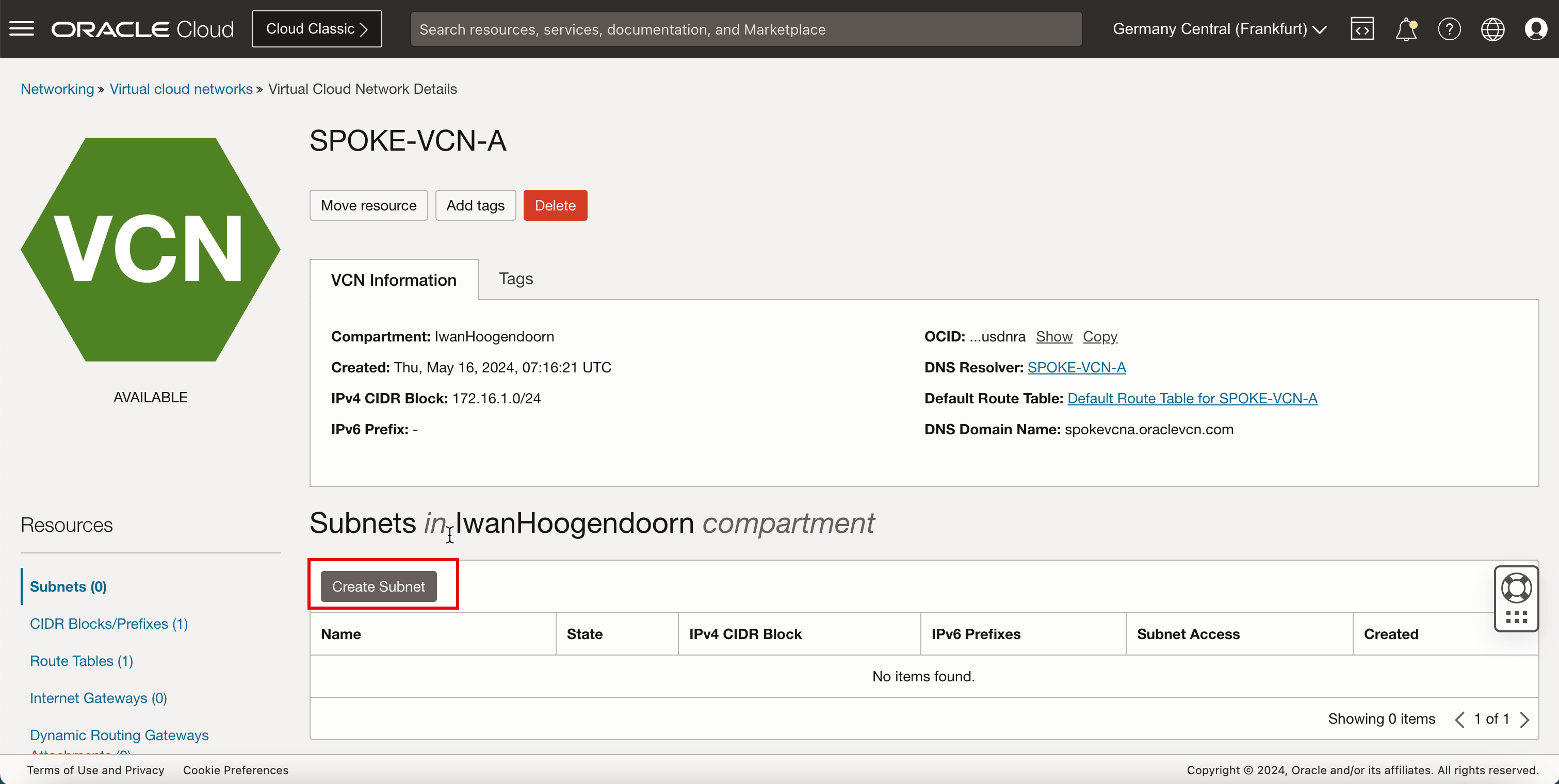

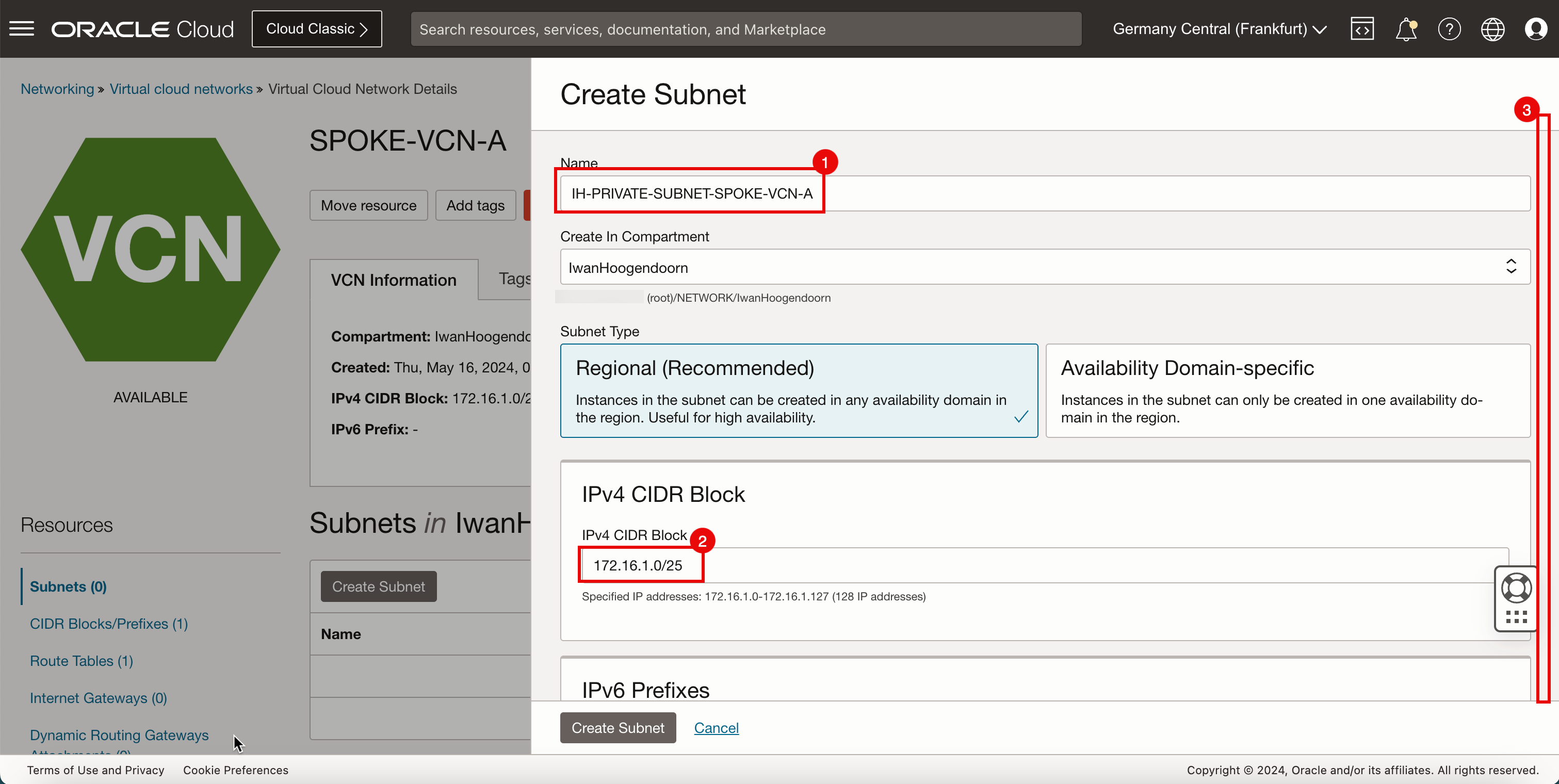

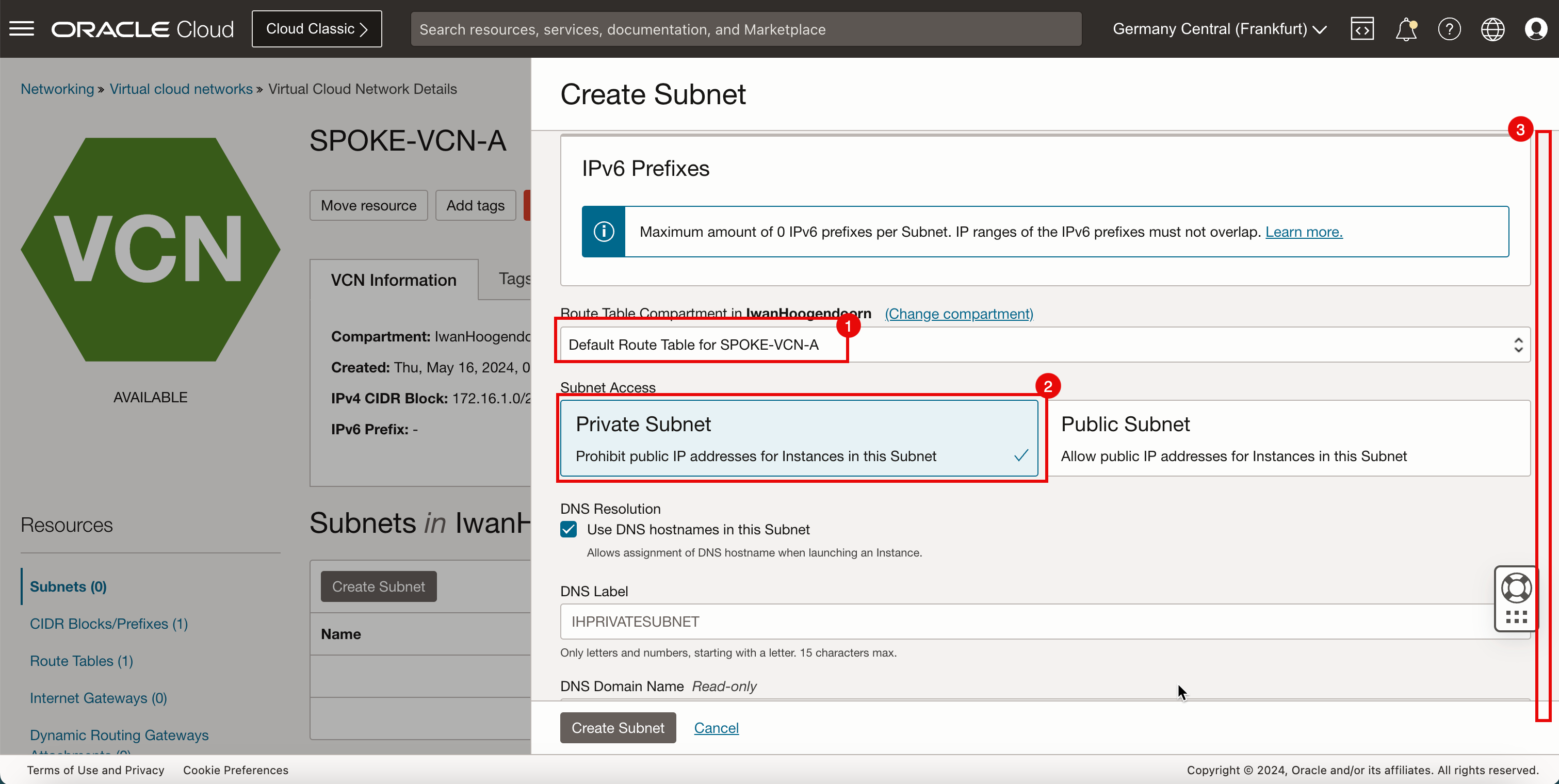

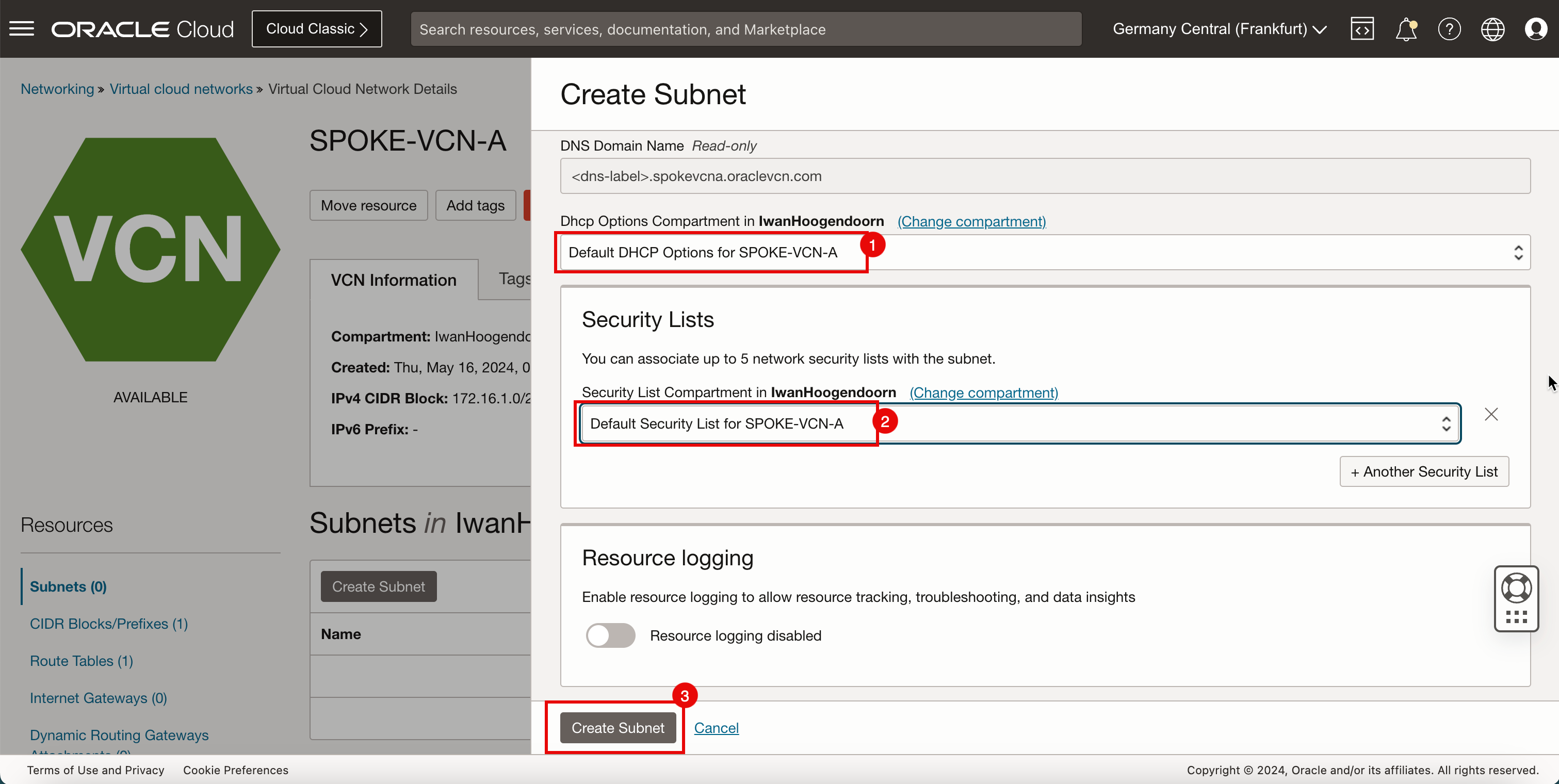

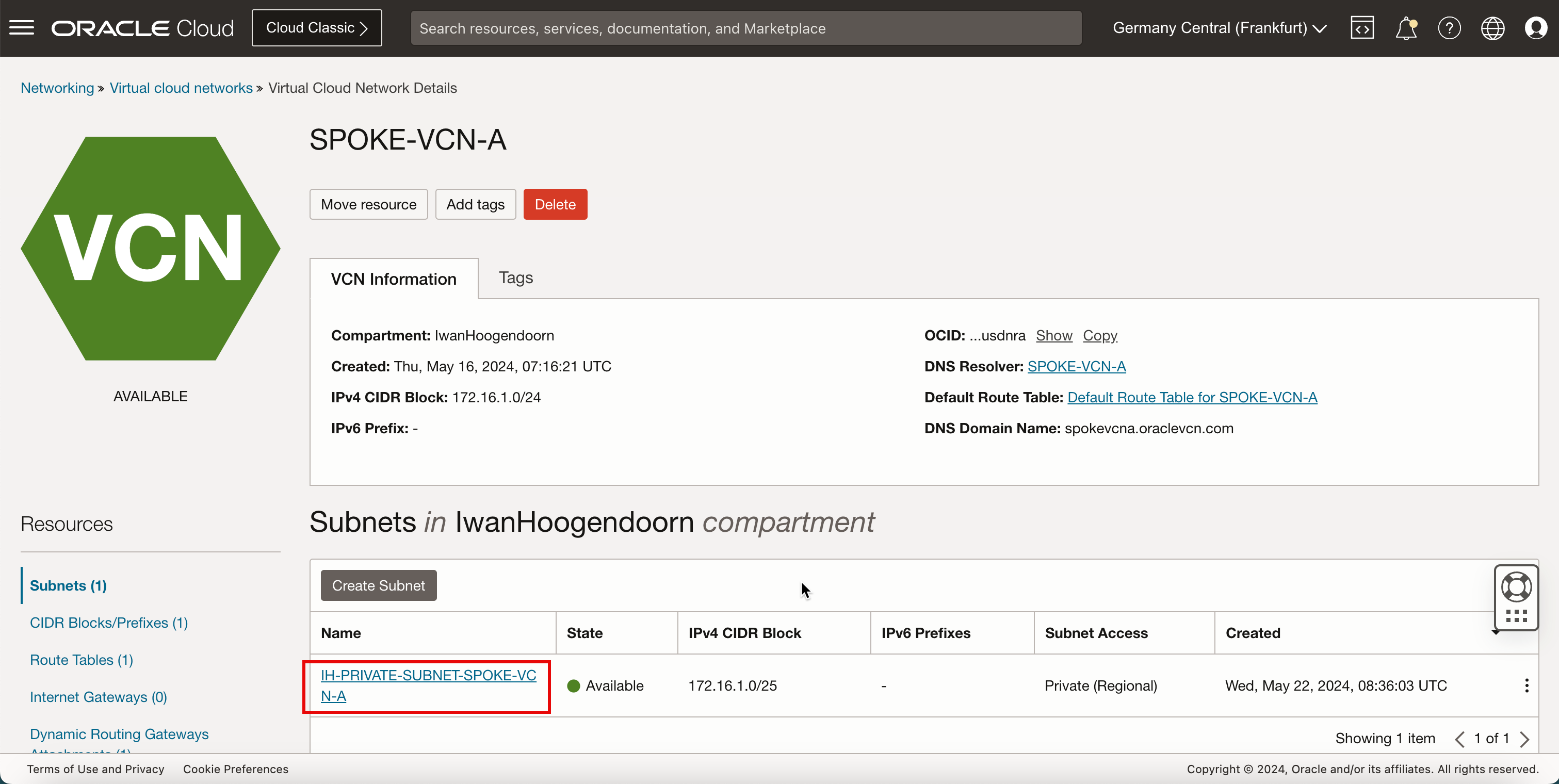

Subnetz in Spoke-VCN A erstellen

Erstellen Sie ein privates Subnetz im Spoke-VCN A.

-

Klicken Sie auf das Spoke-VCN A.

-

Klicken Sie auf Subnetz erstellen, um das Subnetz (privat) zu erstellen.

- Geben Sie den Namen für das private Subnetz ein.

- Geben Sie den IPv4 CIDR-Block für das private Subnetz ein.

- Bildlauf nach unten.

- Wählen Sie unter Routentabelle die standardmäßige Routentabelle aus.

- Wählen Sie unter Subnetzzugriff ein privates Subnetz aus.

- Bildlauf nach unten.

- Wählen Sie unter DHCP-Optionen die DHCP-Standardoptionen aus.

- Wählen Sie in der Sicherheitsliste die Standardsicherheitsliste aus.

- Klicken Sie auf Subnetz erstellen.

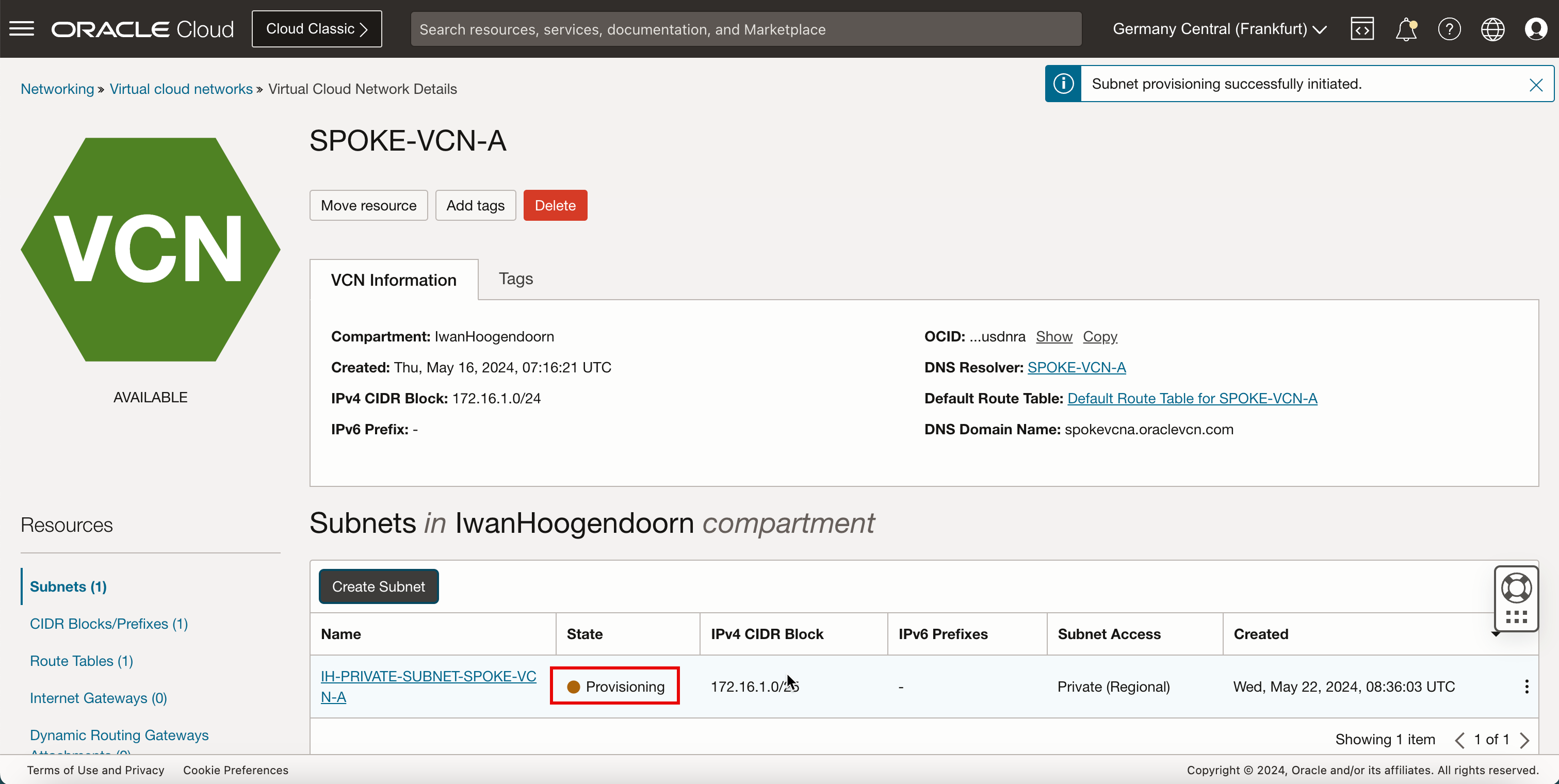

-

Beachten Sie, dass der Status auf Provisioning wird ausgeführt gesetzt ist.

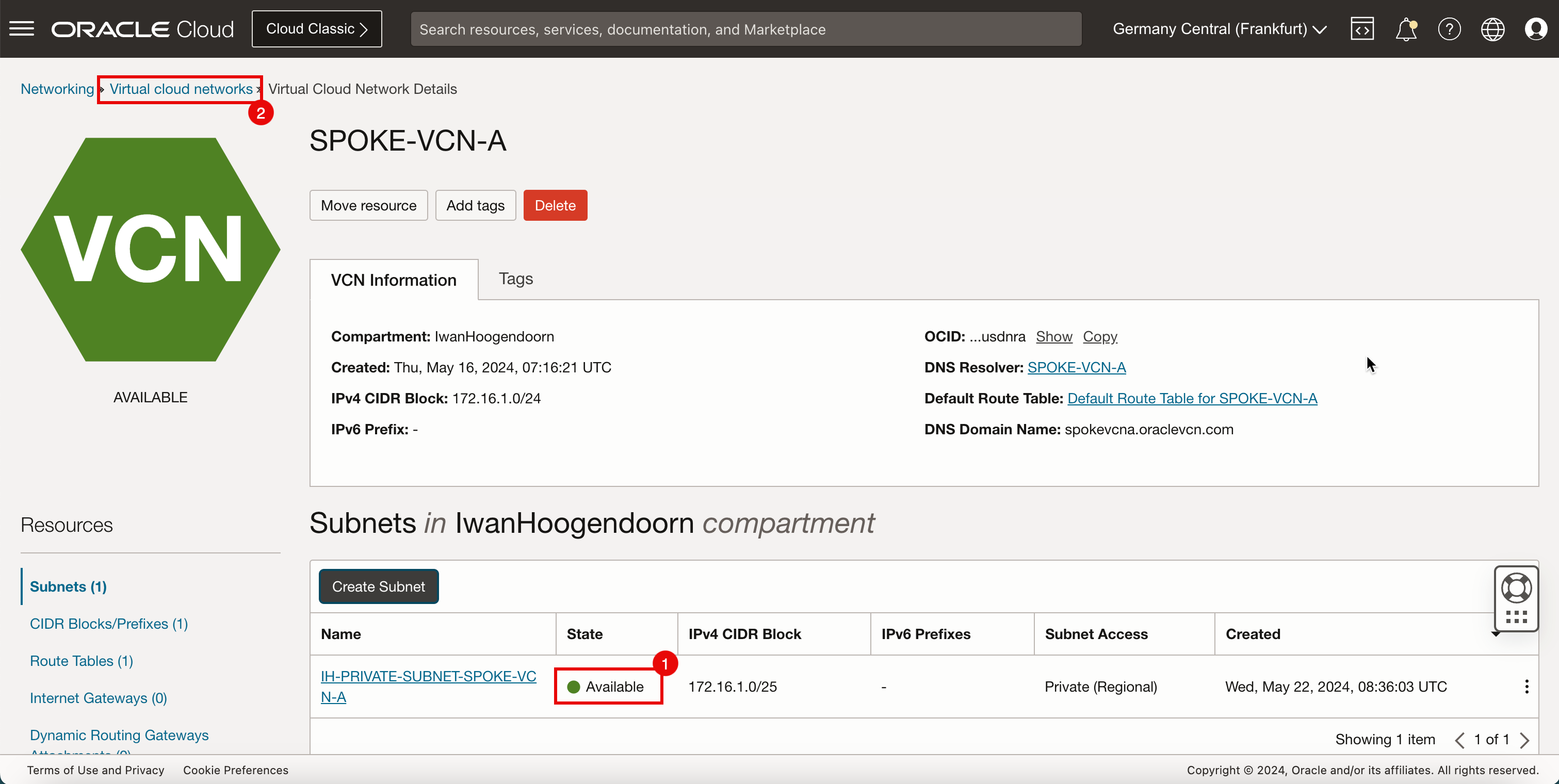

- Beachten Sie, dass der Status in Verfügbar geändert wird.

- Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

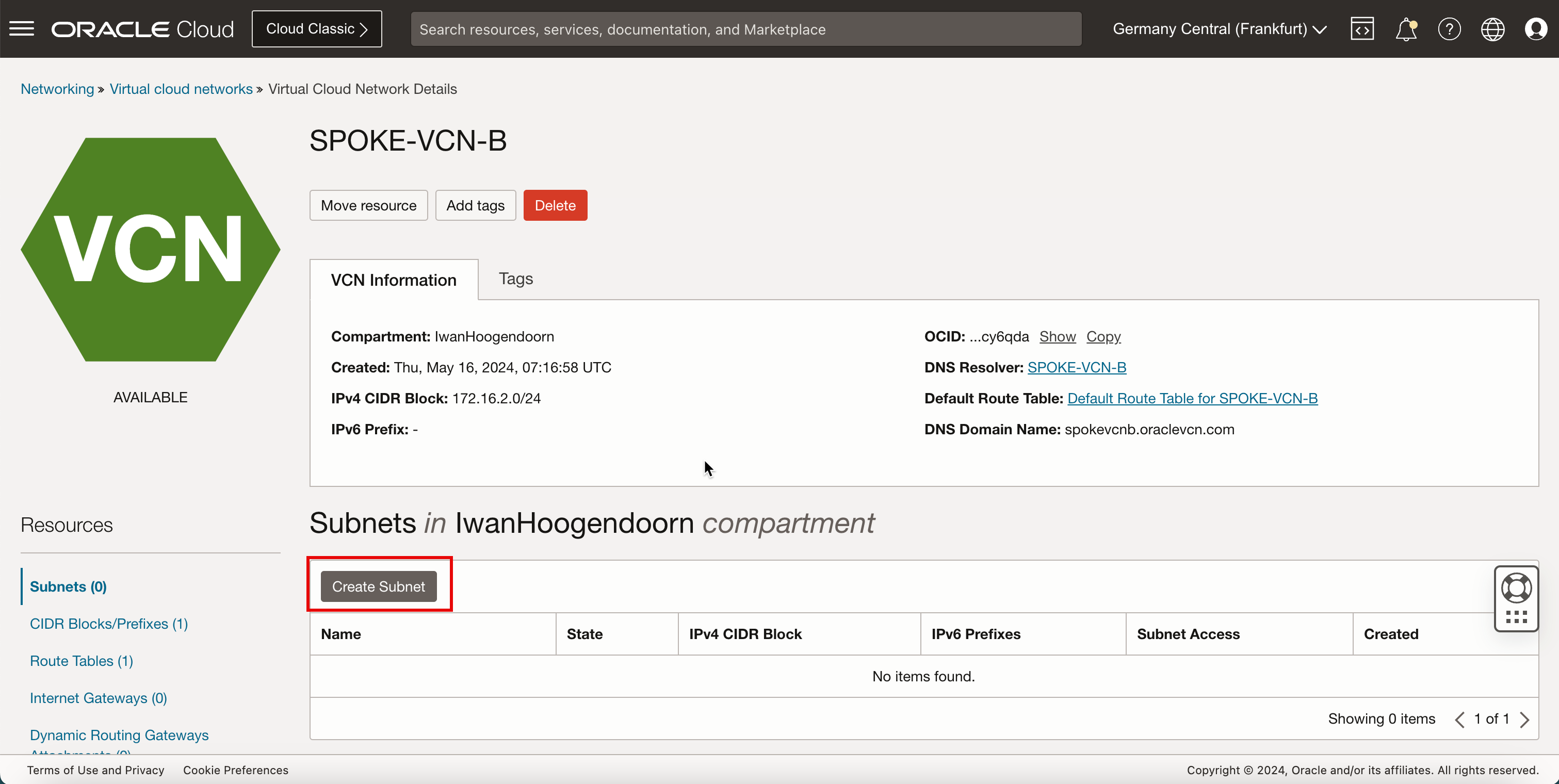

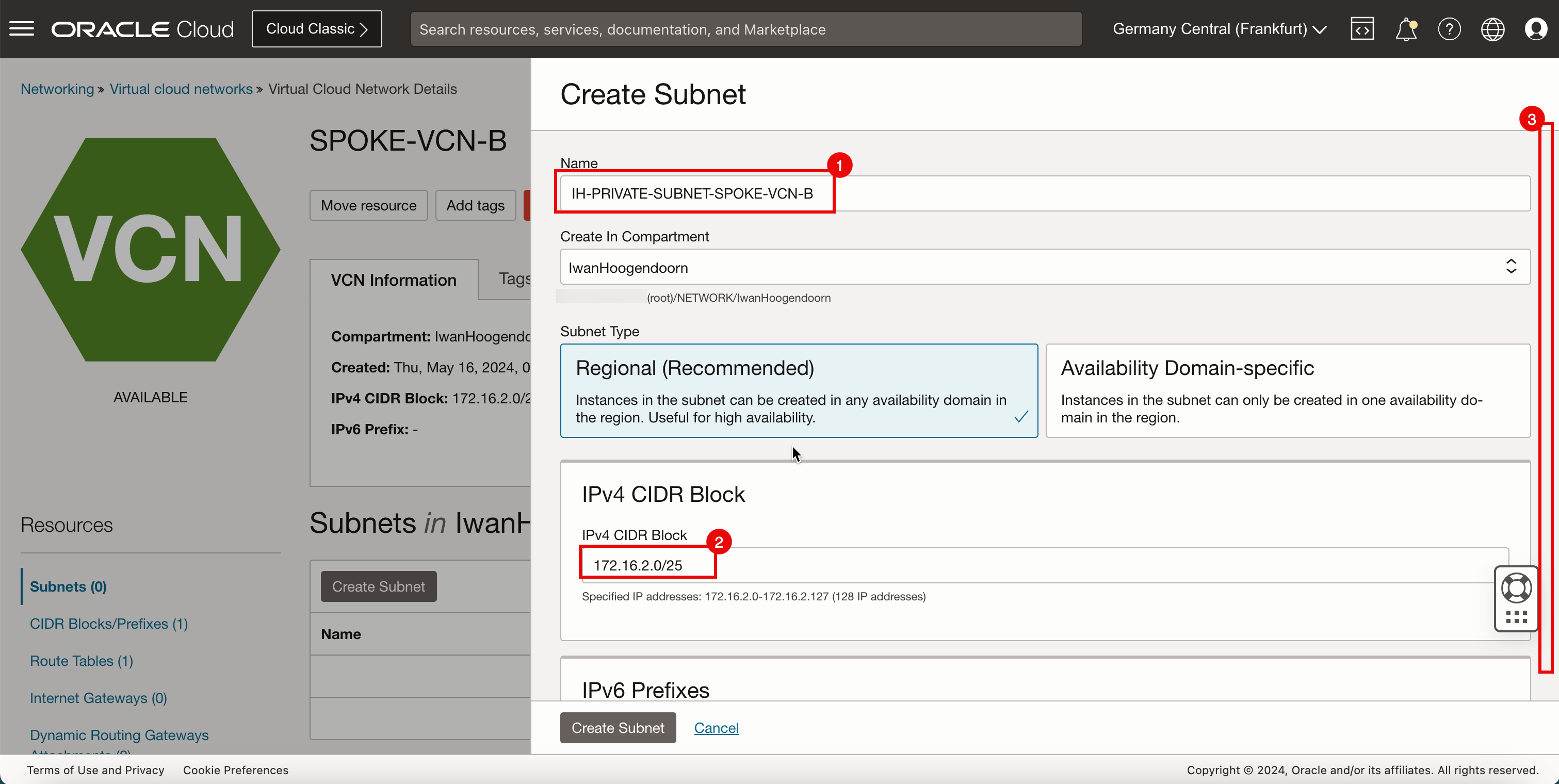

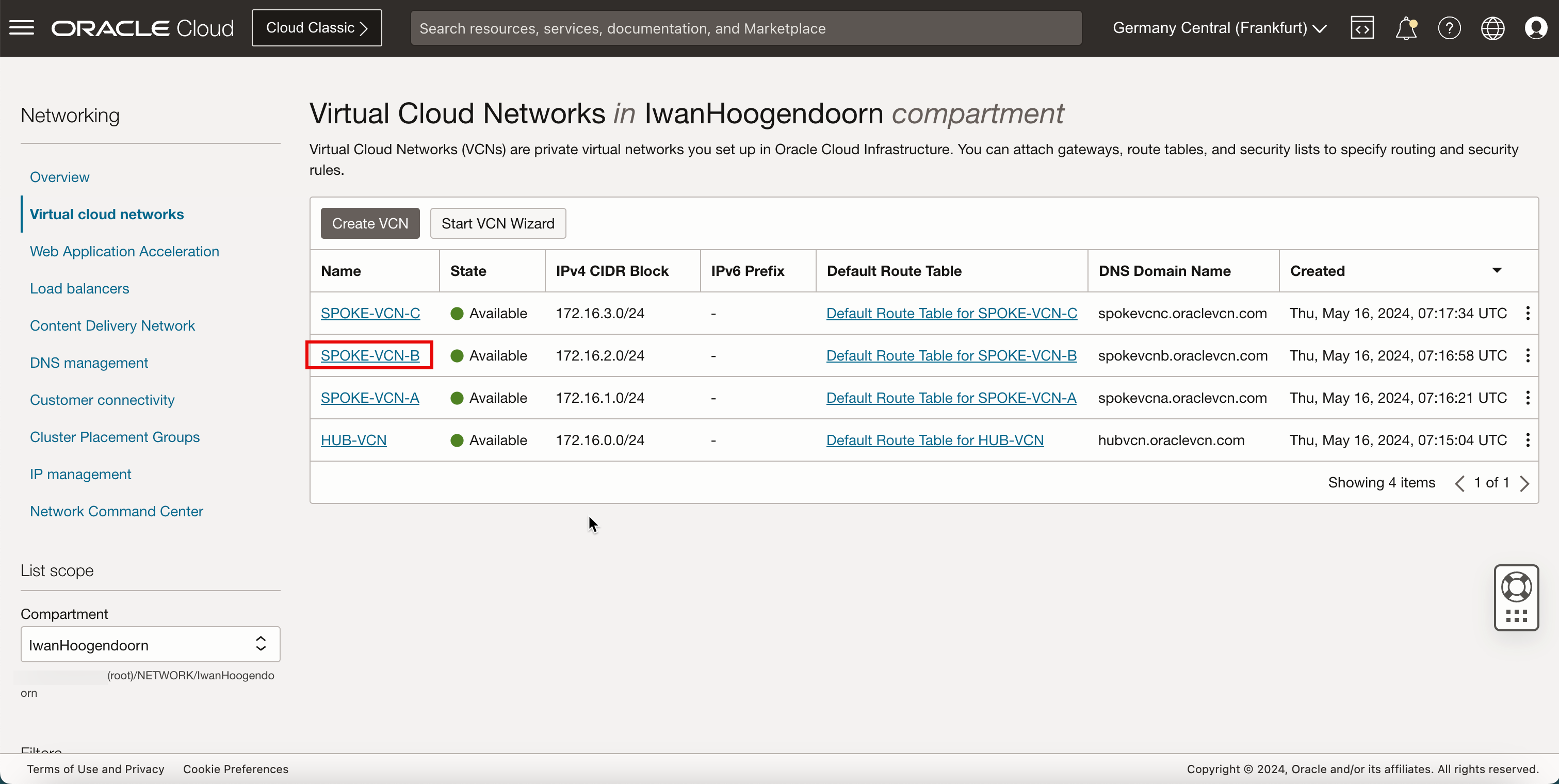

Subnetz in Spoke-VCN B erstellen

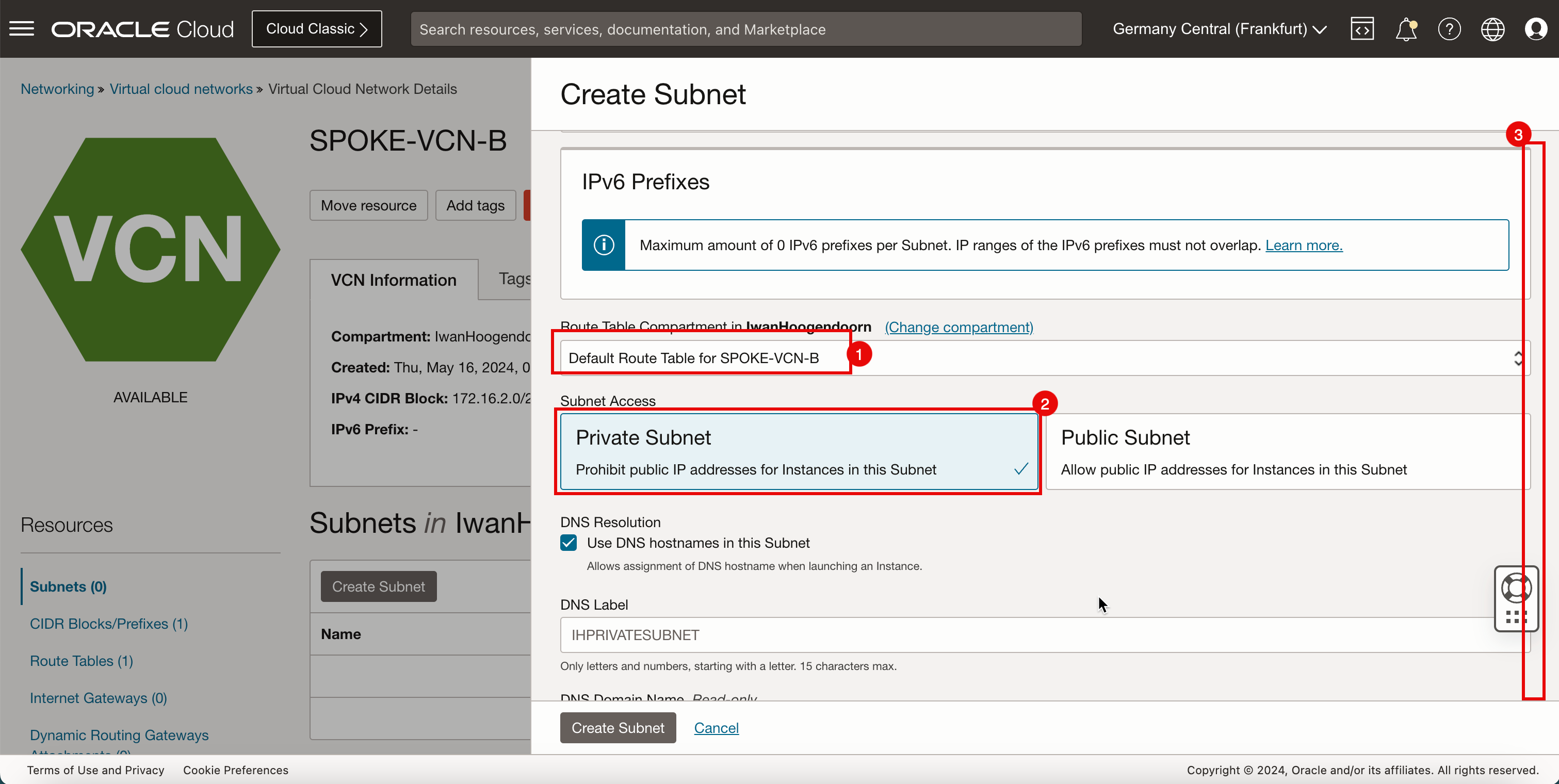

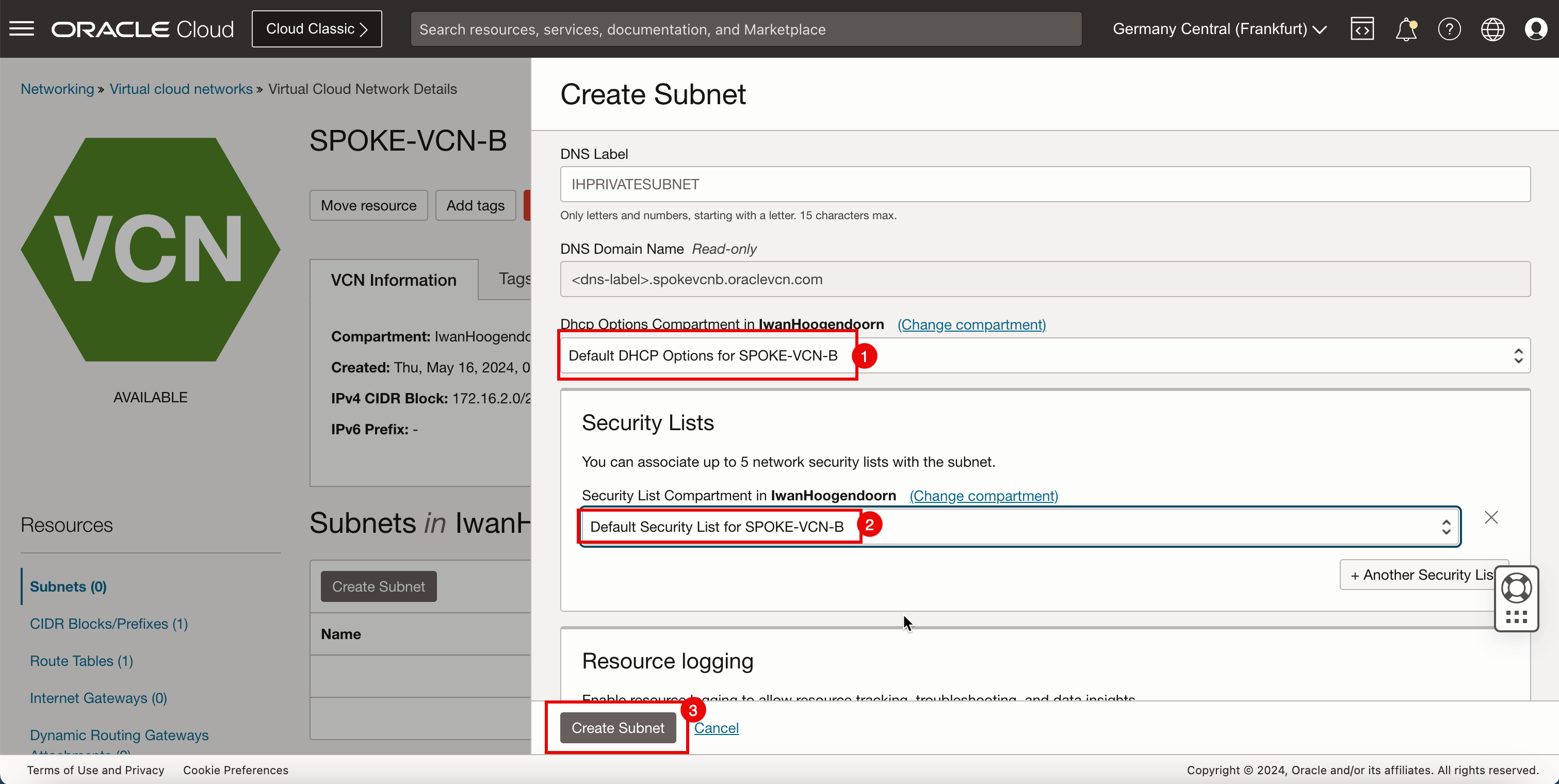

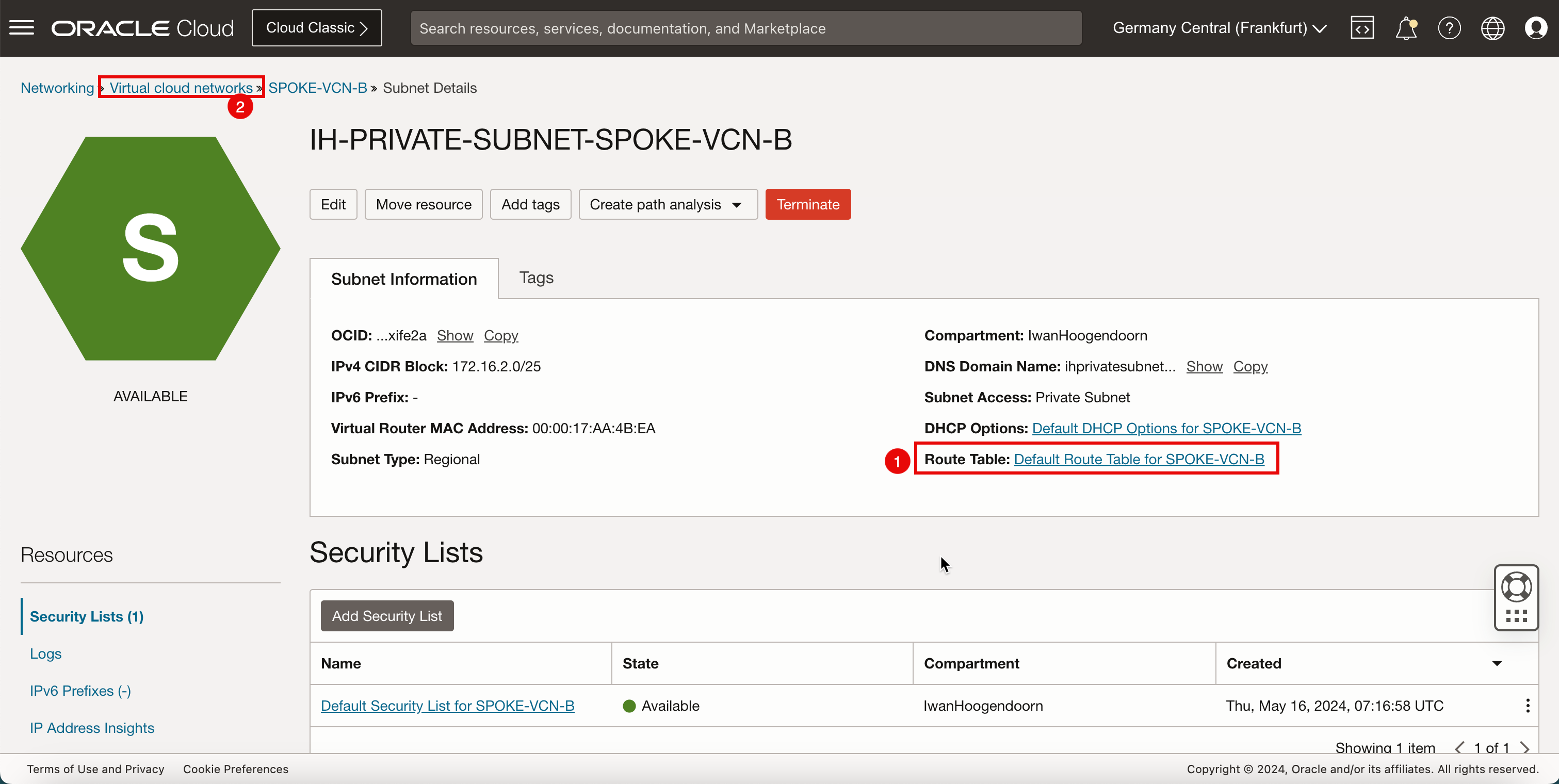

Erstellen Sie ein privates Subnetz im Spoke-VCN B.

-

Klicken Sie auf das Spoke-VCN B.

-

Klicken Sie auf Subnetz erstellen, um das Subnetz (privat) zu erstellen.

- Geben Sie den Namen für das private Subnetz ein.

- Geben Sie den IPv4 CIDR-Block für das private Subnetz ein.

- Bildlauf nach unten.

- Wählen Sie unter Routentabelle die standardmäßige Routentabelle aus.

- Wählen Sie unter Subnetzzugriff ein privates Subnetz aus.

- Bildlauf nach unten.

- Wählen Sie unter DHCP-Optionen die DHCP-Standardoptionen aus.

- Wählen Sie in der Sicherheitsliste die Standardsicherheitsliste aus.

- Klicken Sie auf Subnetz erstellen.

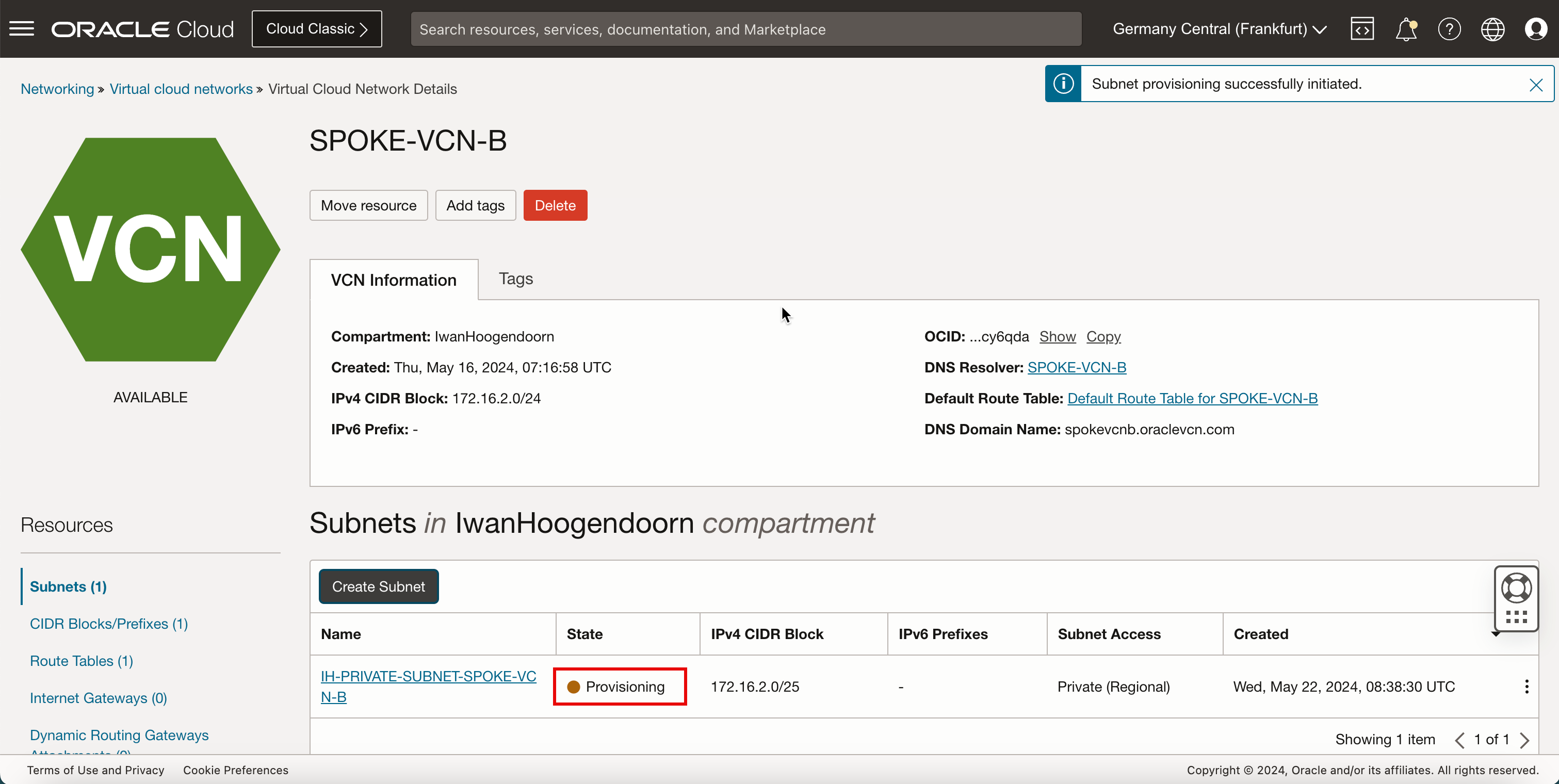

-

Beachten Sie, dass der Status auf Provisioning wird ausgeführt gesetzt ist.

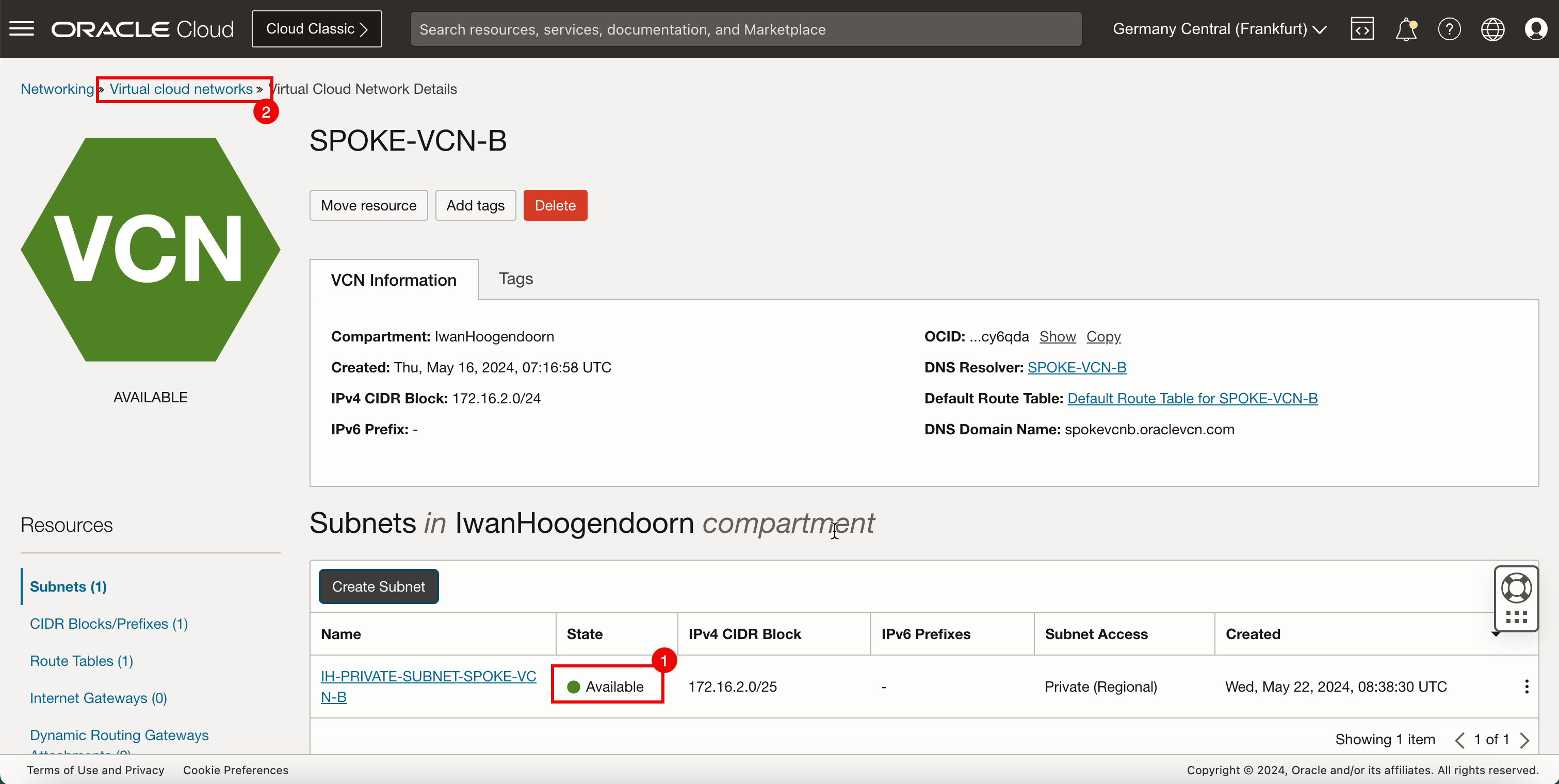

- Beachten Sie, dass der Status in Verfügbar geändert wird.

- Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

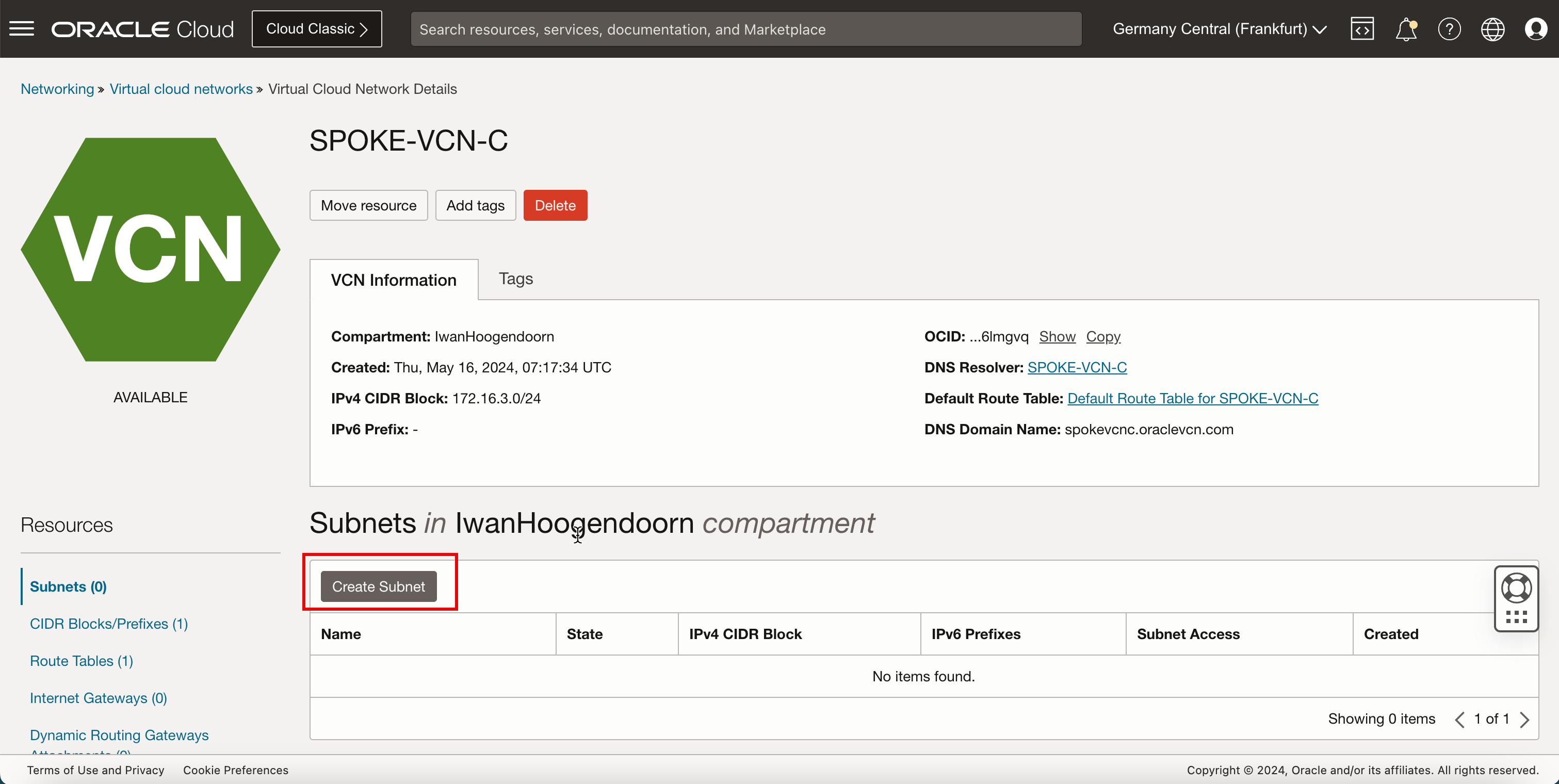

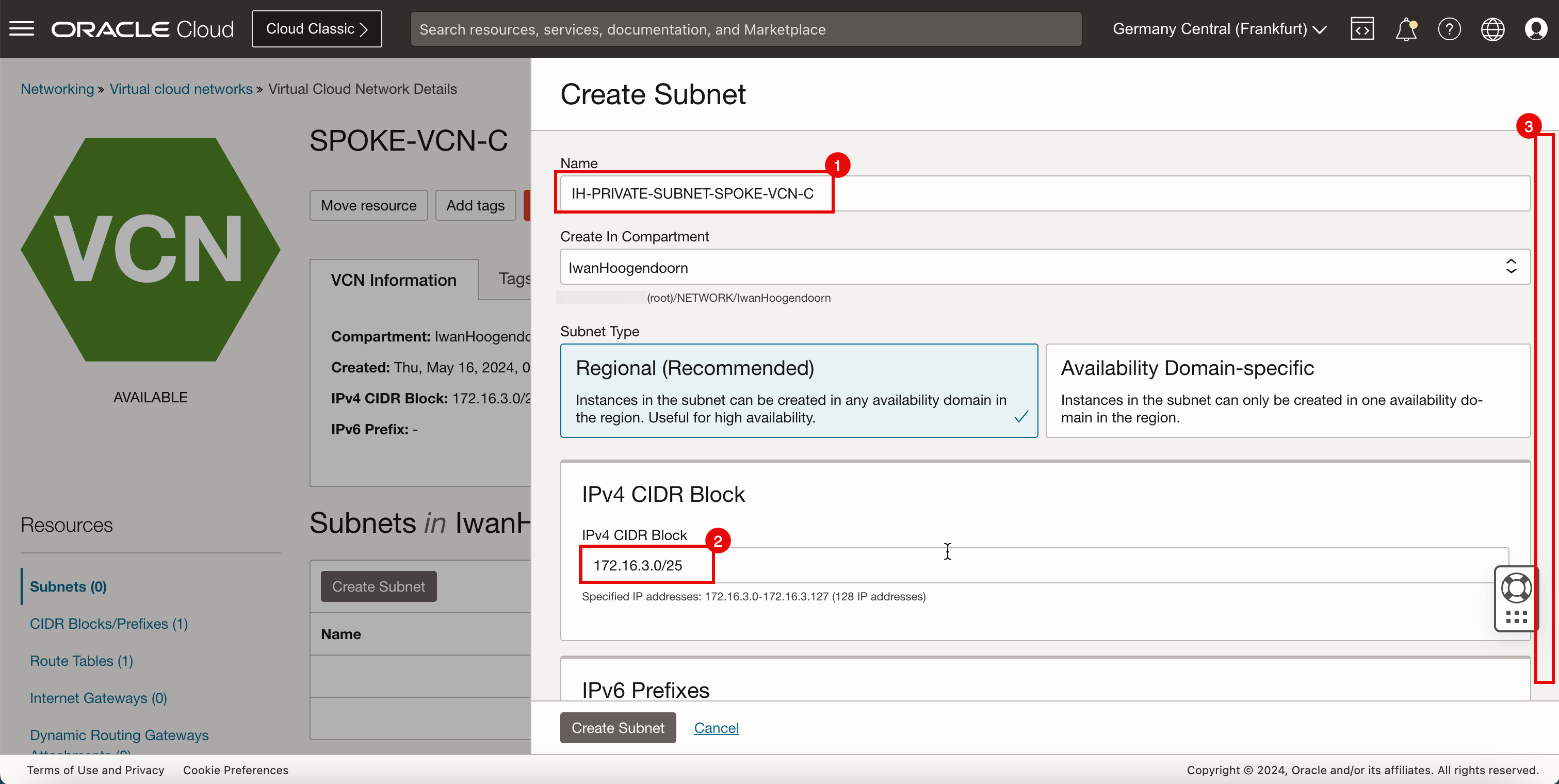

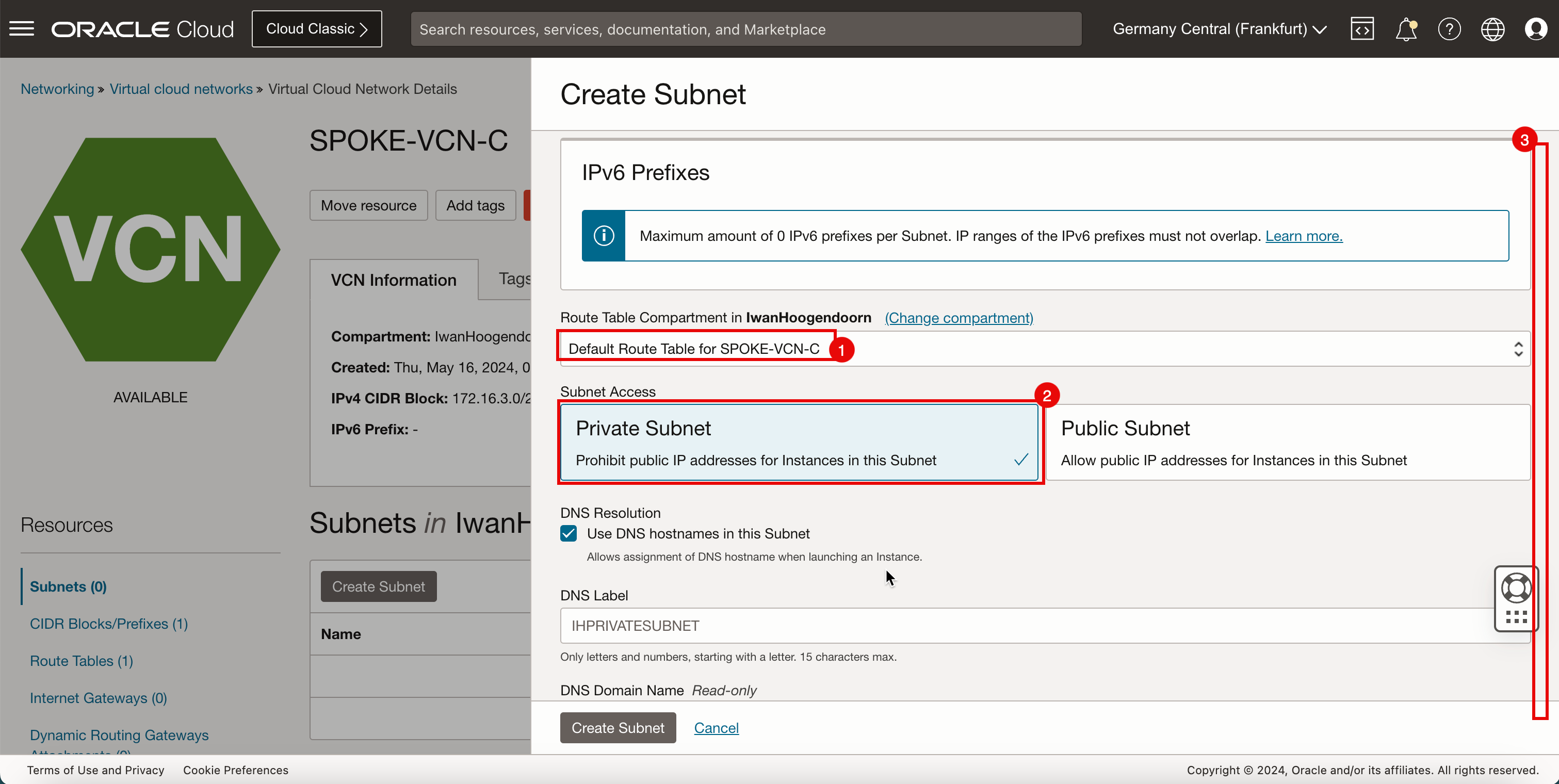

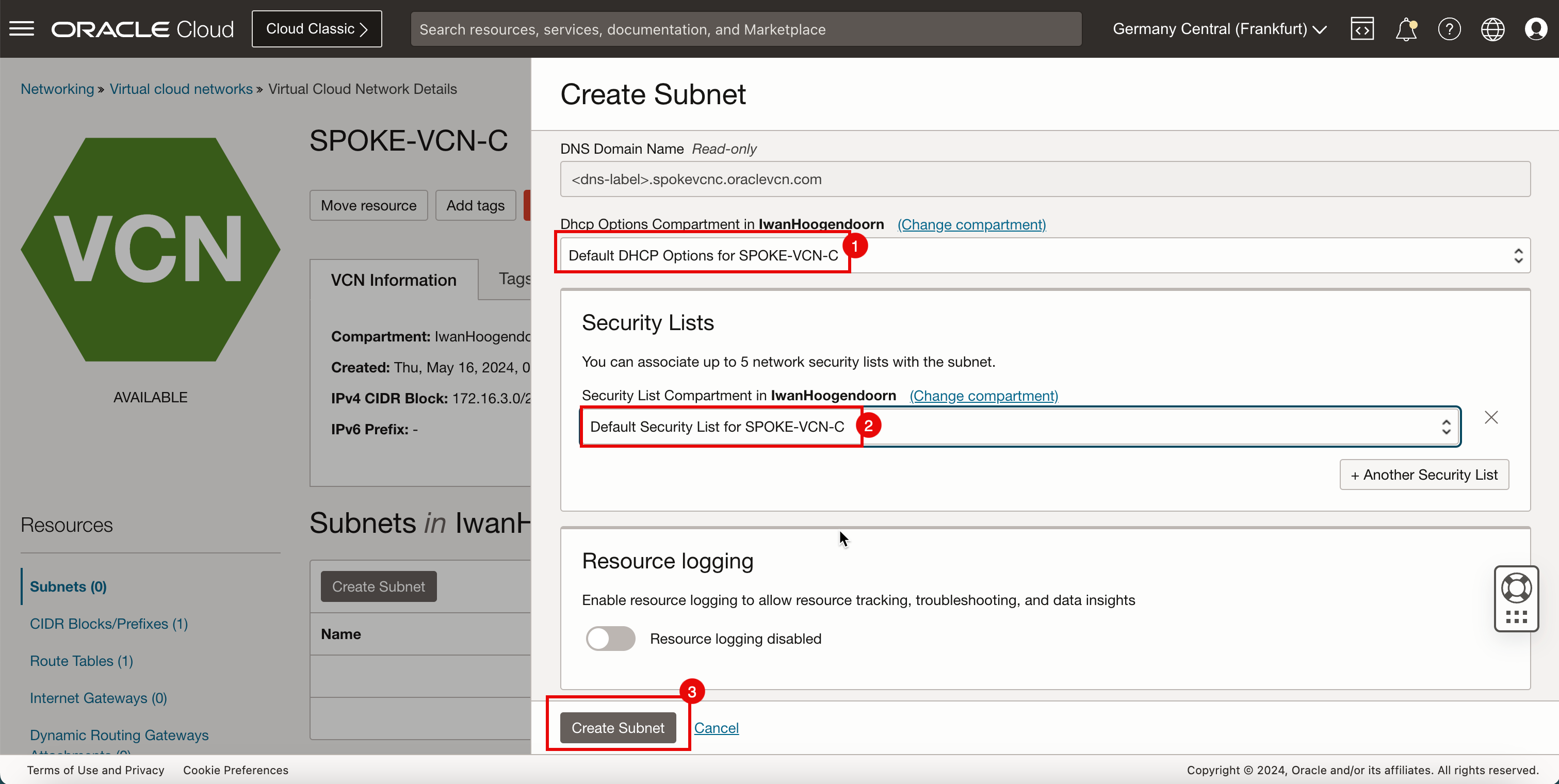

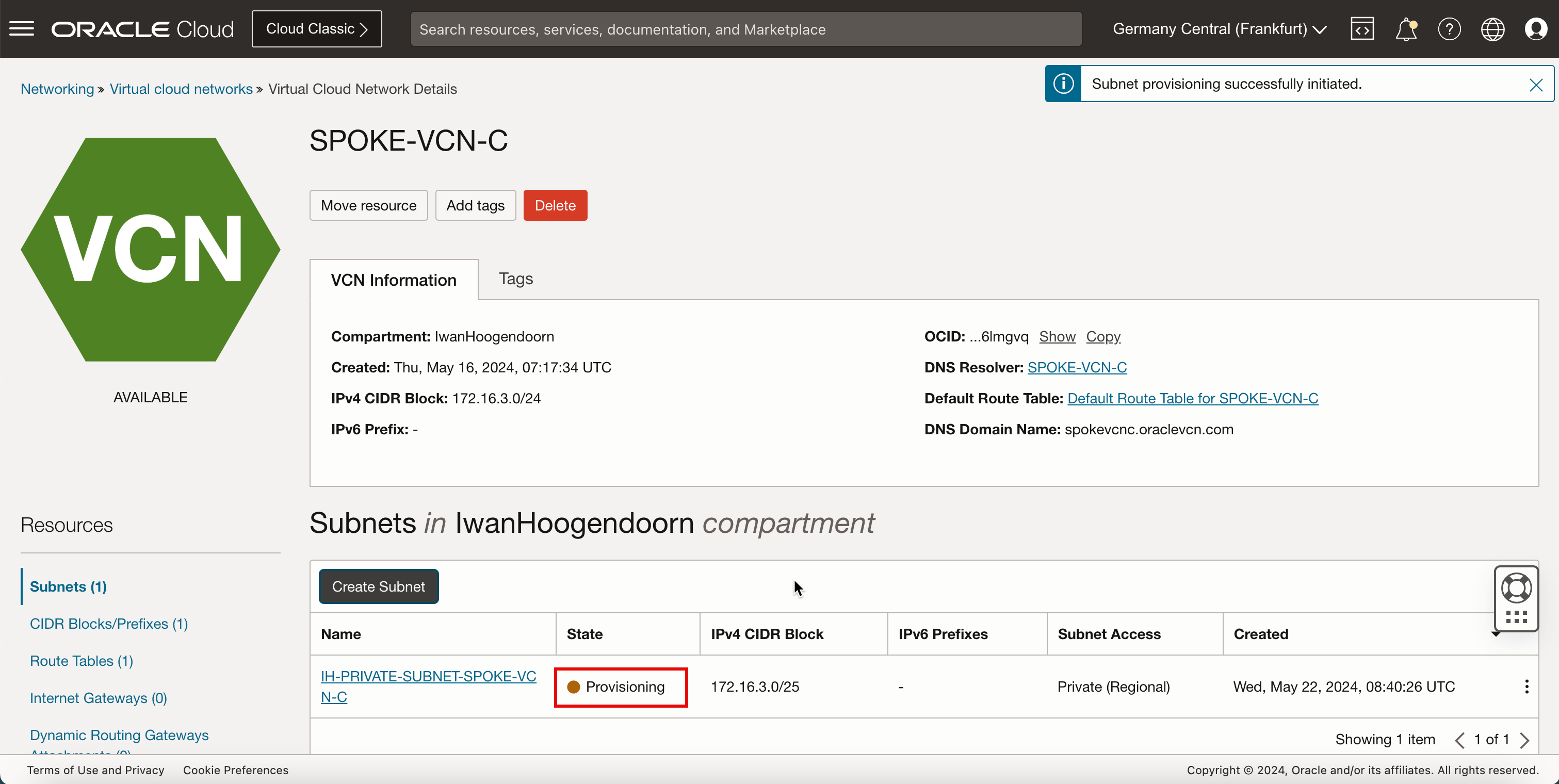

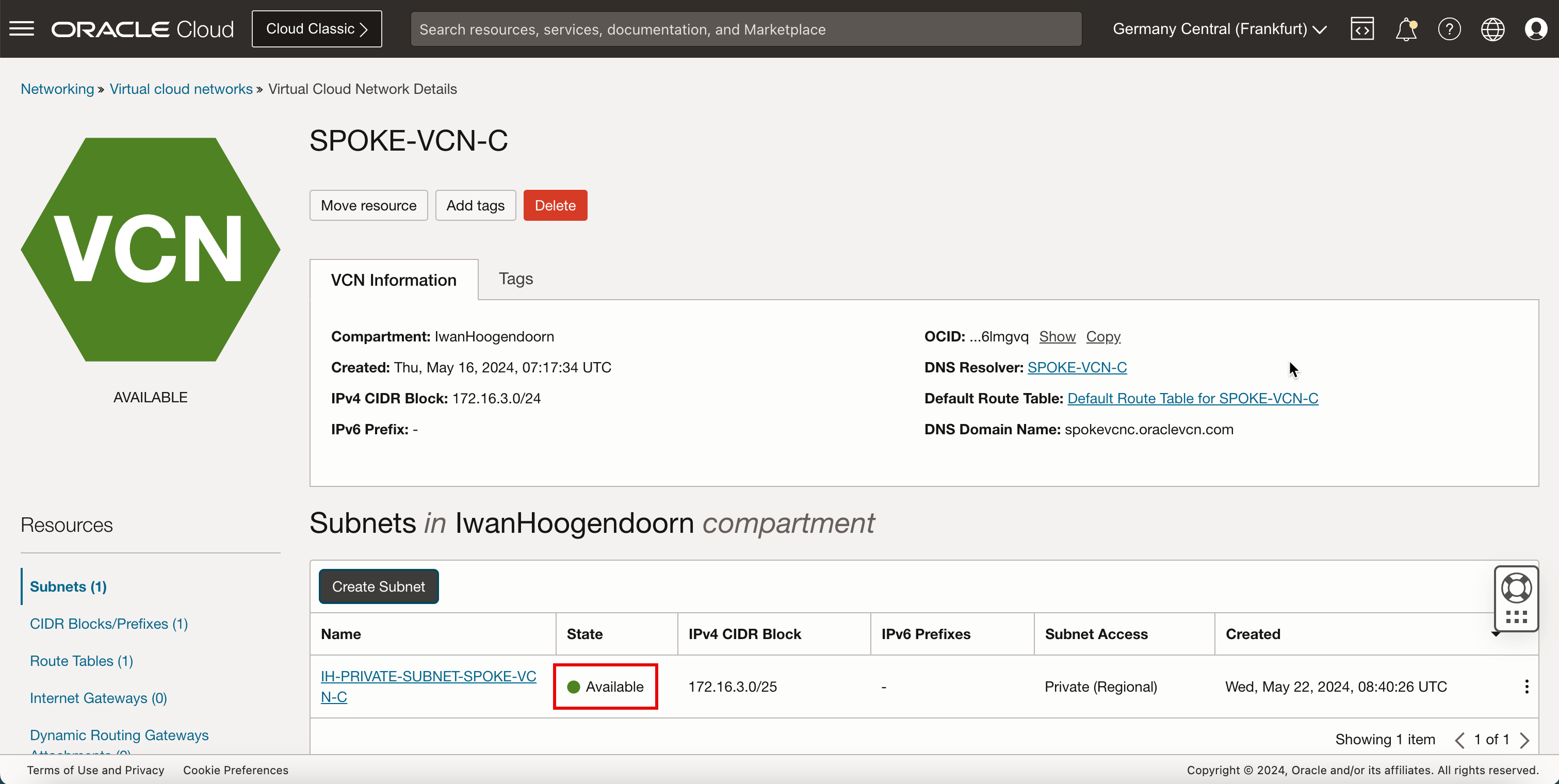

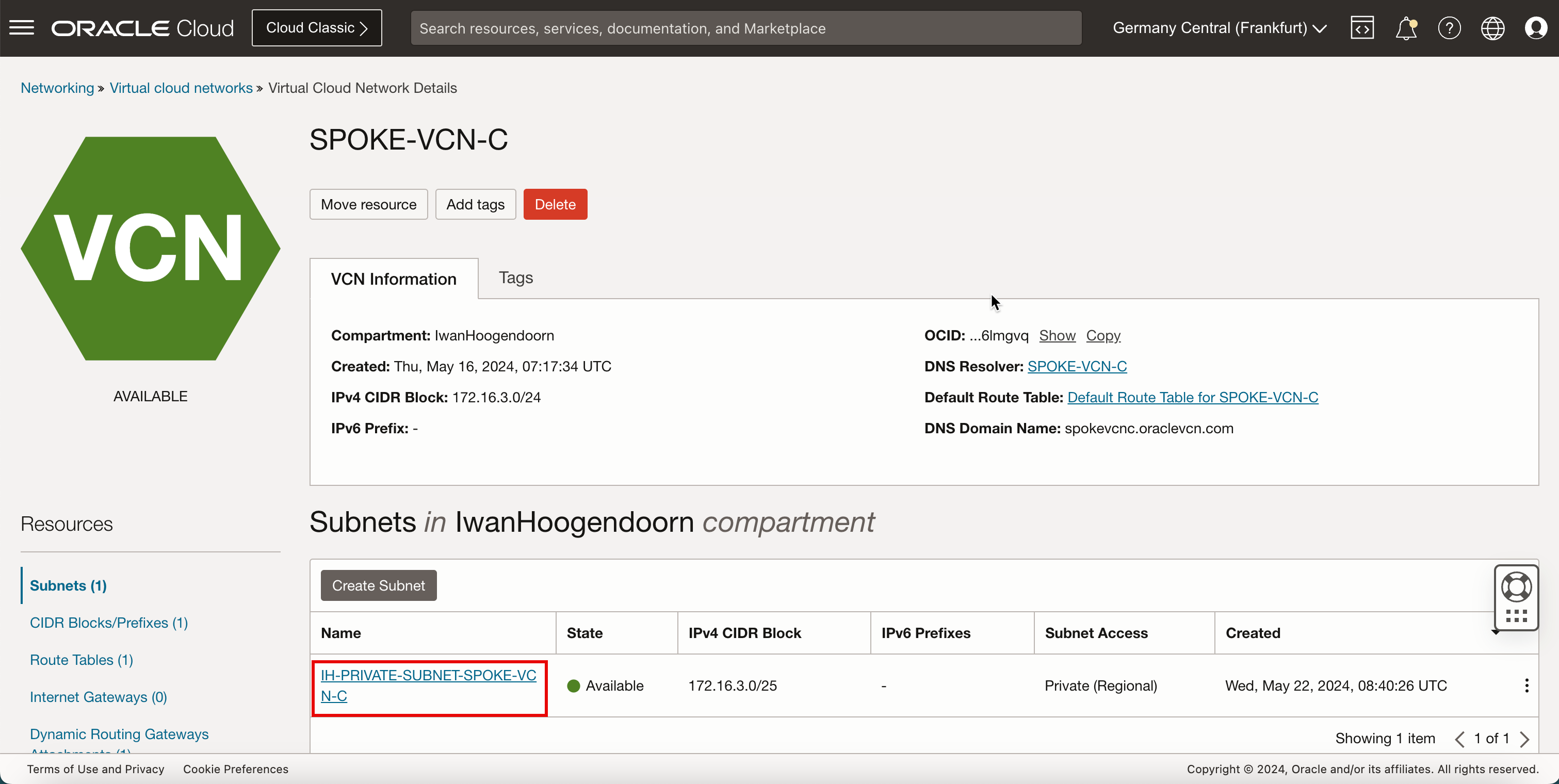

Subnetz in Hub-VCN C erstellen

Erstellen Sie ein privates Subnetz im Spoke-VCN C.

-

Klicken Sie auf das Spoke-VCN C.

-

Klicken Sie auf Subnetz erstellen, um das Subnetz (privat) zu erstellen.

- Geben Sie den Namen für das private Subnetz ein.

- Geben Sie den IPv4 CIDR-Block für das private Subnetz ein.

- Bildlauf nach unten.

- Wählen Sie unter Routentabelle die standardmäßige Routentabelle aus.

- Wählen Sie unter Subnetzzugriff ein privates Subnetz aus.

- Bildlauf nach unten.

- Wählen Sie unter DHCP-Optionen die DHCP-Standardoptionen aus.

- Wählen Sie in der Sicherheitsliste die Standardsicherheitsliste aus.

- Klicken Sie auf Subnetz erstellen.

-

Beachten Sie, dass der Status auf Provisioning wird ausgeführt gesetzt ist.

-

Beachten Sie, dass der Status in Verfügbar geändert wird.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

Aufgabe 3: Dynamisches Routinggateway (DRG), Internetgateway und NAT-Gateway im Hub-VCN erstellen

Erstellen Sie ein DRG, das zum Weiterleiten von Traffic zwischen den VCNs verwendet wird. Wir müssen auch ein Internetgateway und ein NAT-Gateway für unseren Zugang zum Internet erstellen.

-

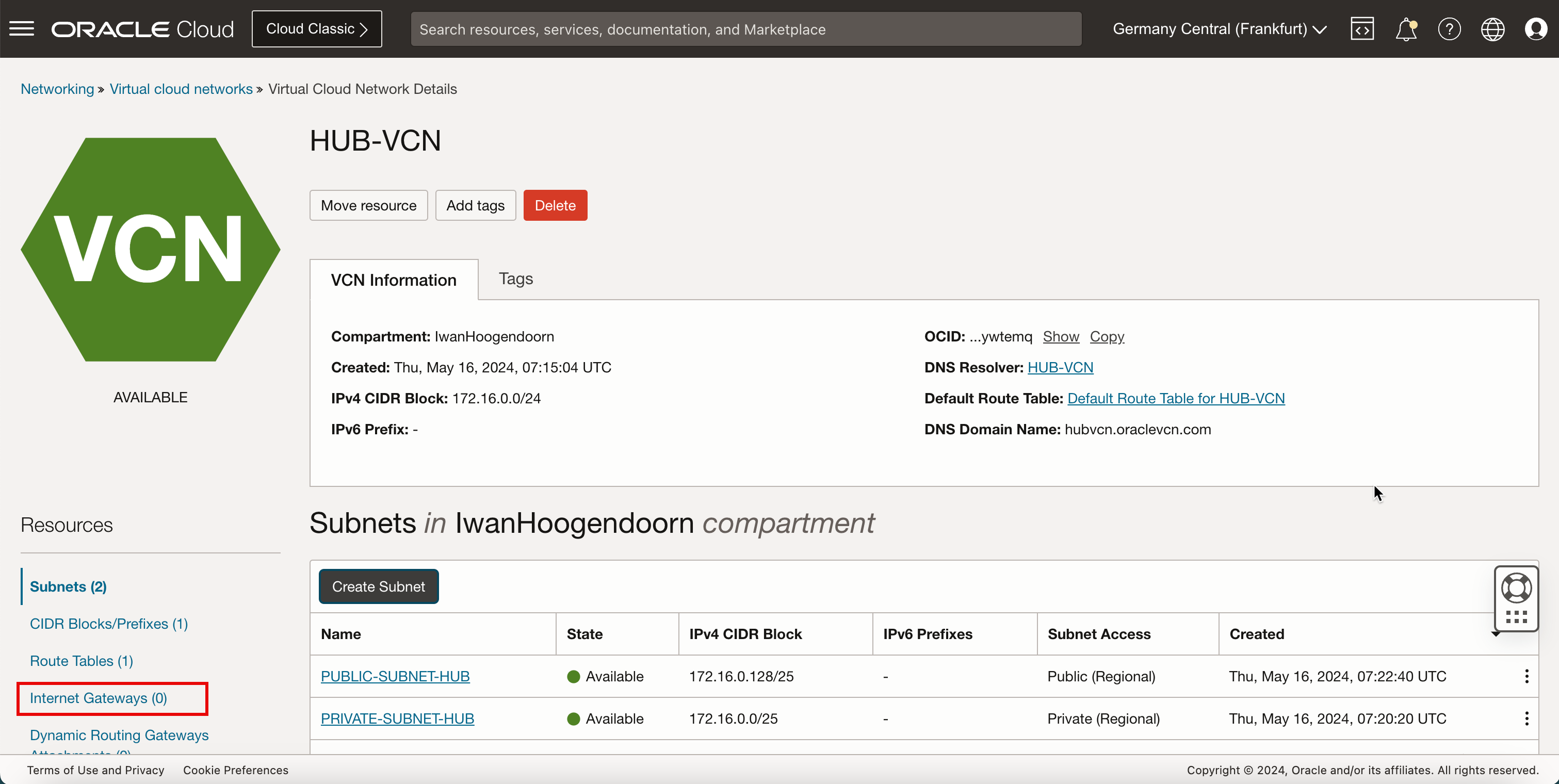

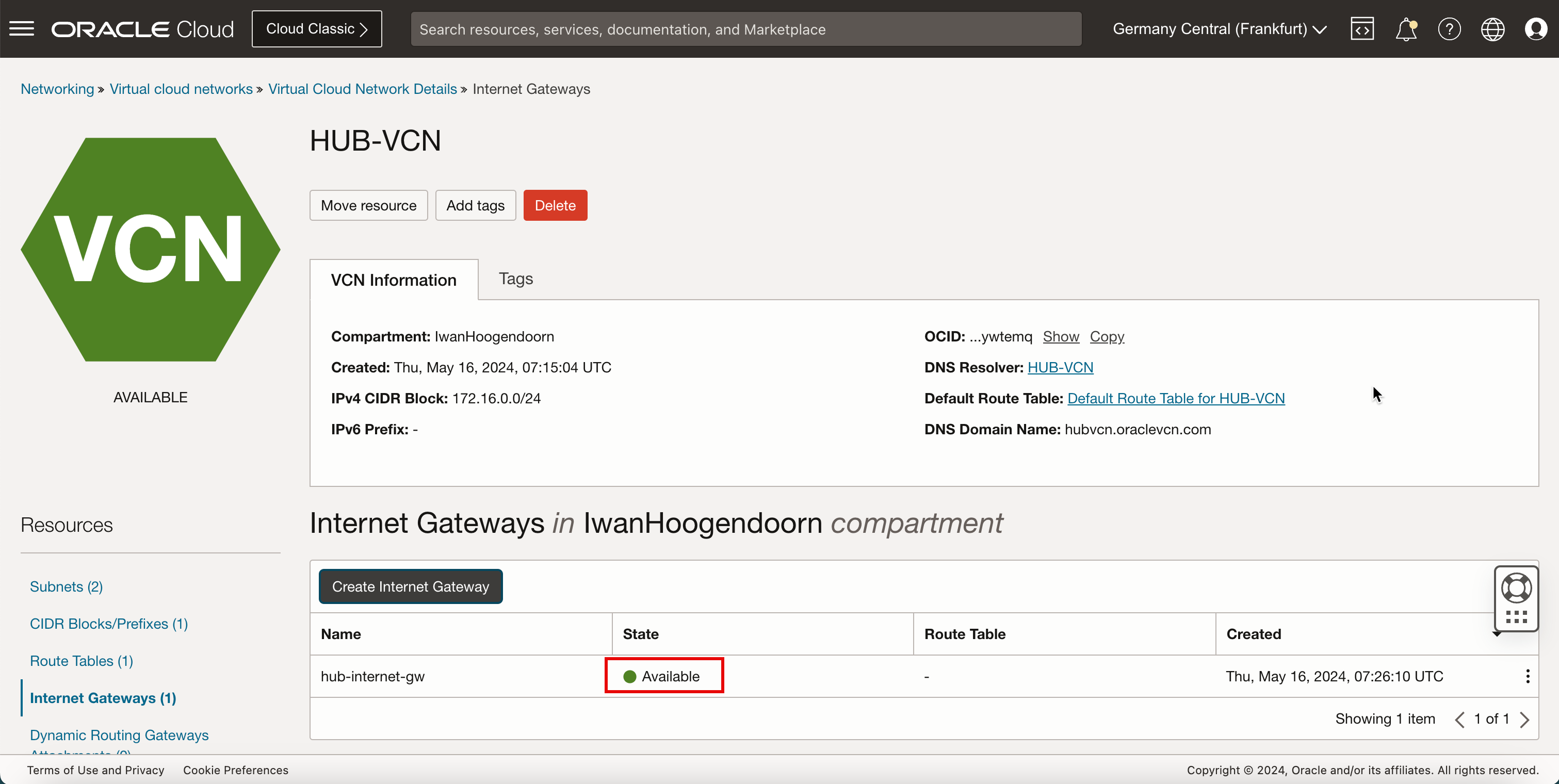

Klicken Sie auf das Hub-VCN.

-

Klicken Sie auf Internetgateways.

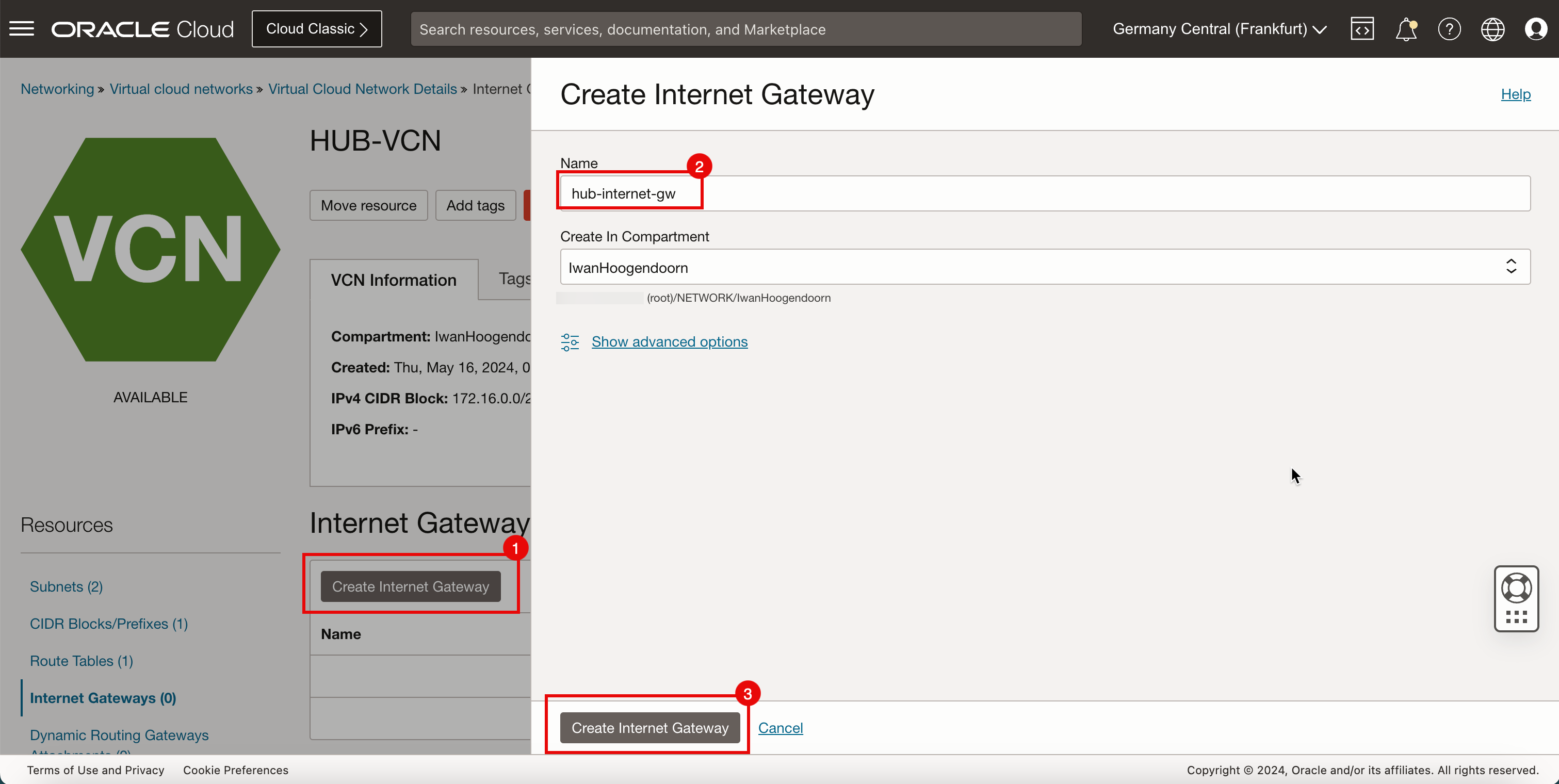

- Klicken Sie auf Internetgateway erstellen.

- Geben Sie den Namen des Internetgateways ein.

- Klicken Sie auf Internetgateway erstellen.

- Beachten Sie, dass der Status Verfügbar lautet.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

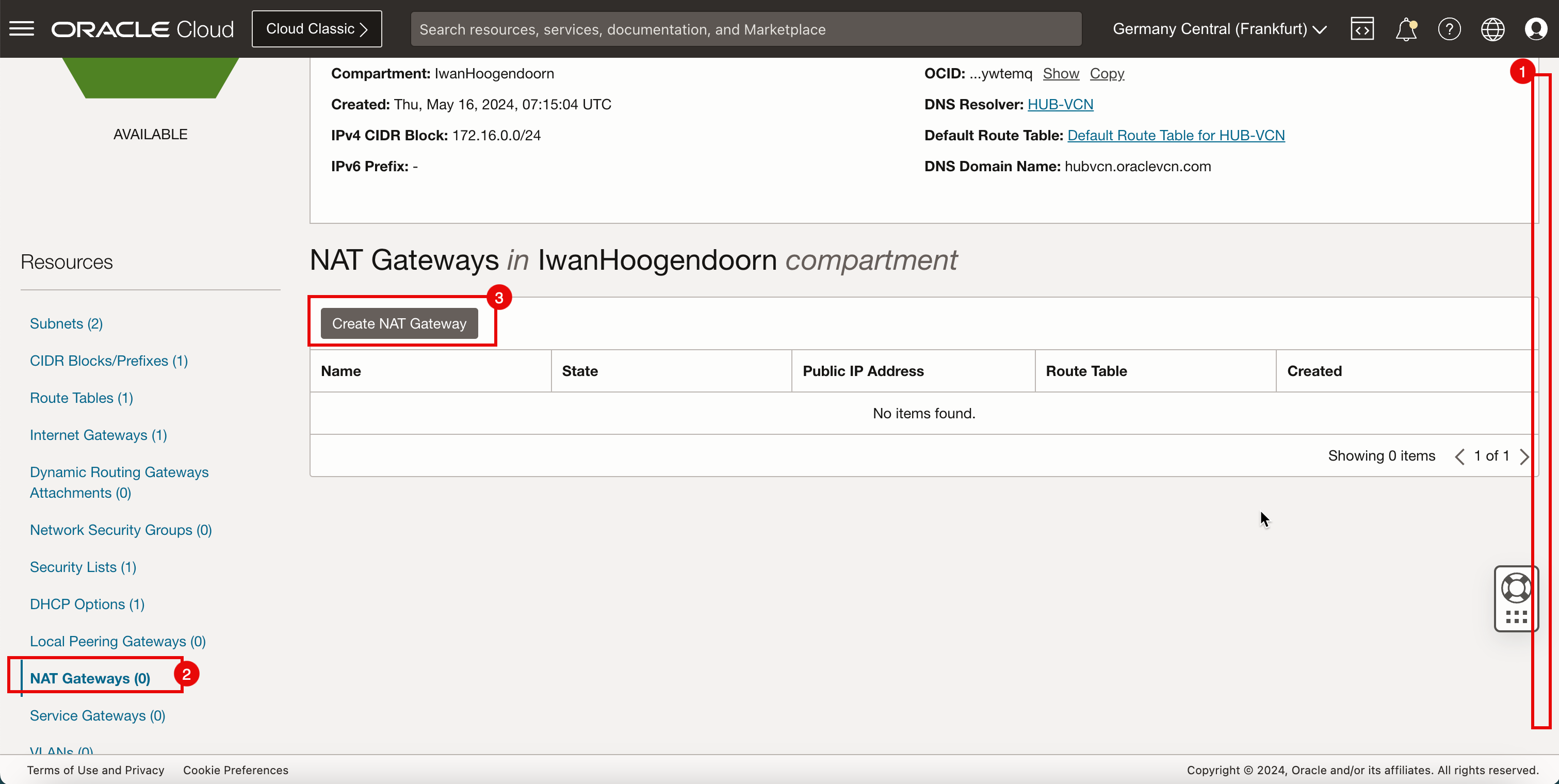

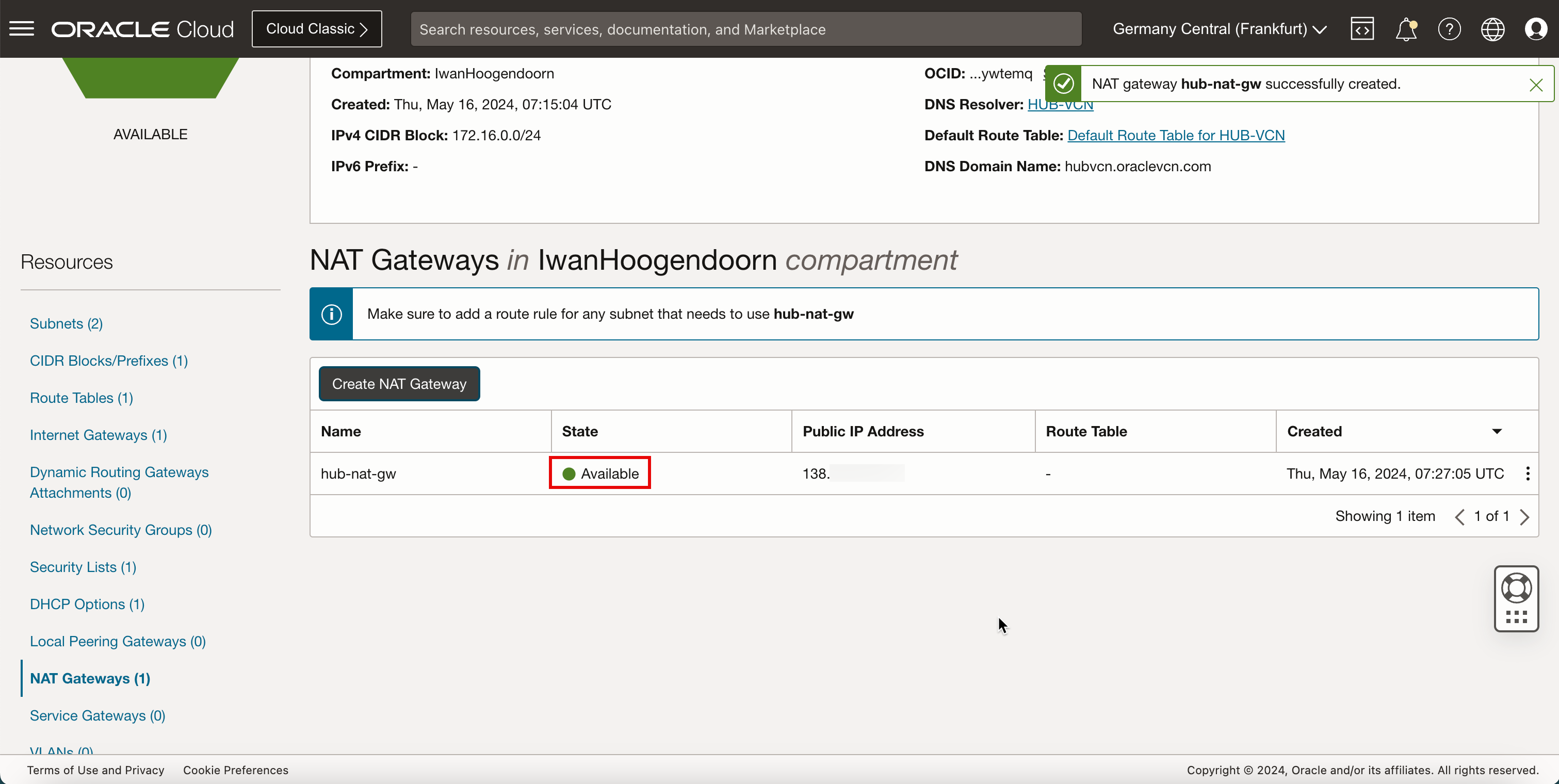

- Wir befinden uns nach der Erstellung des Internetgateways auf der Hub-VCN-Konfigurationsseite. Bildlauf nach unten.

- Klicken Sie auf NAT-Gateways.

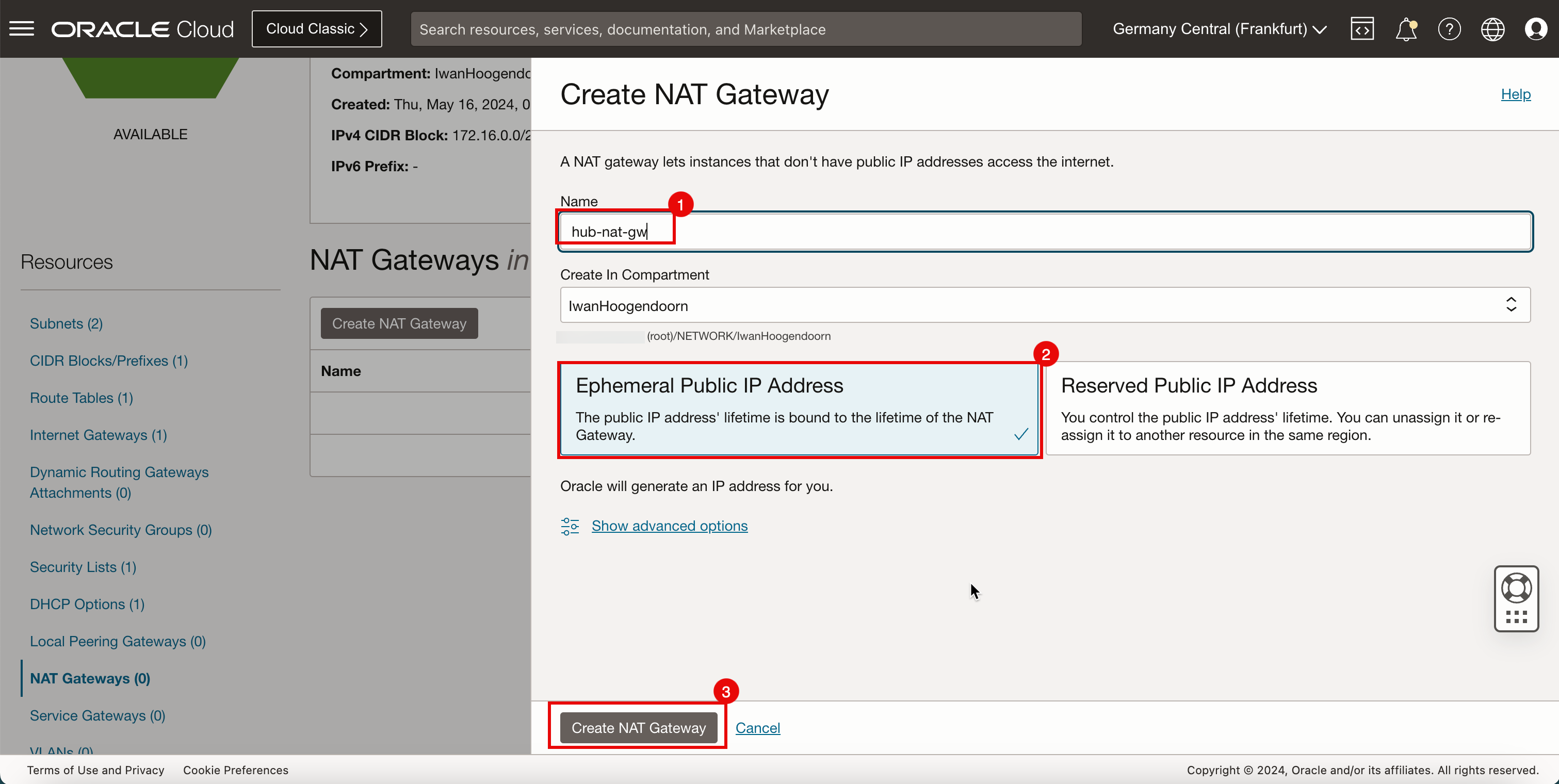

- Klicken Sie auf NAT-Gateway erstellen.

- Geben Sie den Namen des NAT-Gateways ein.

- Wählen Sie Flüchtige öffentliche IP-Adresse aus.

- Klicken Sie auf NAT-Gateway erstellen.

- Beachten Sie, dass der Status Verfügbar lautet.

-

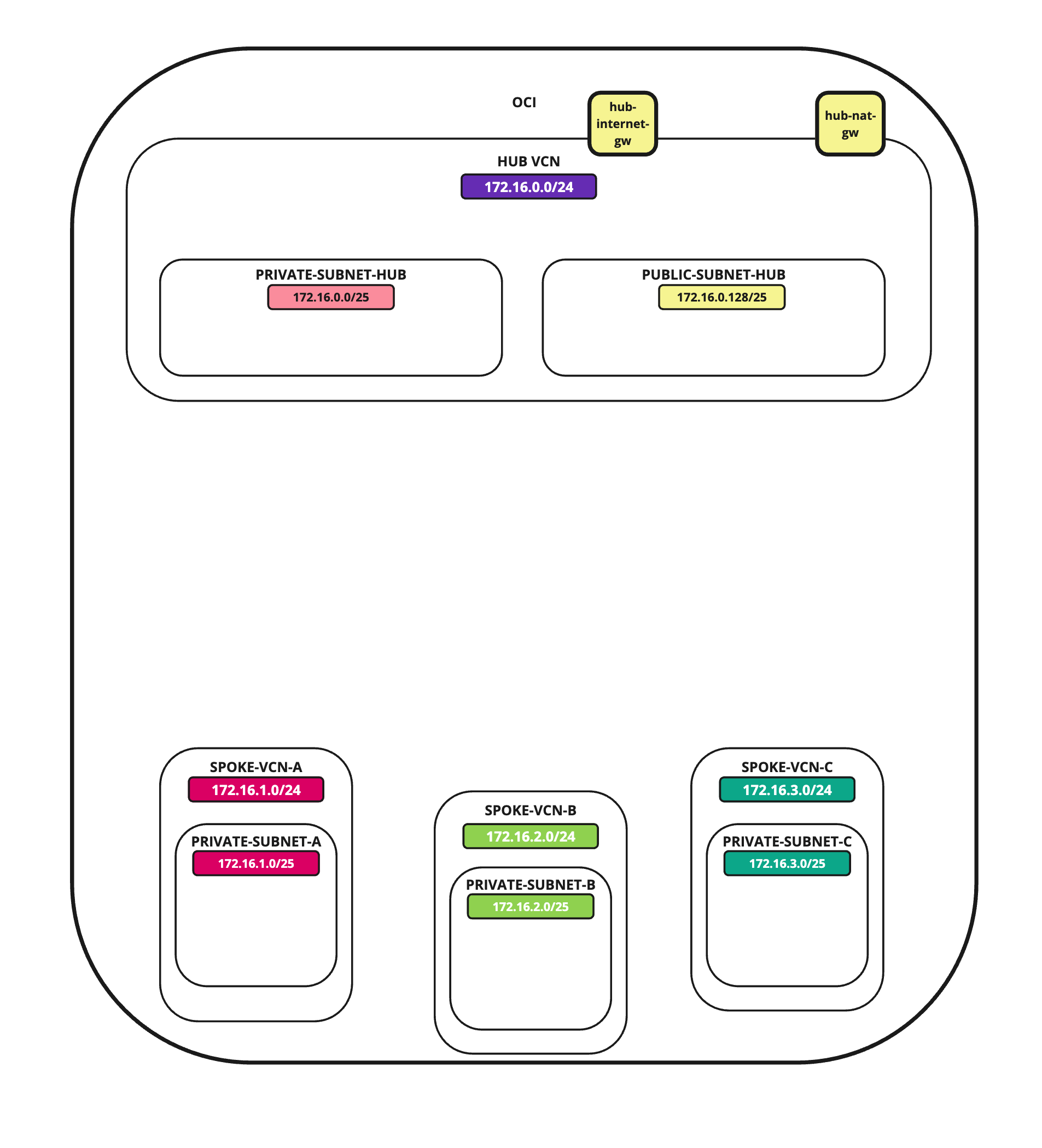

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

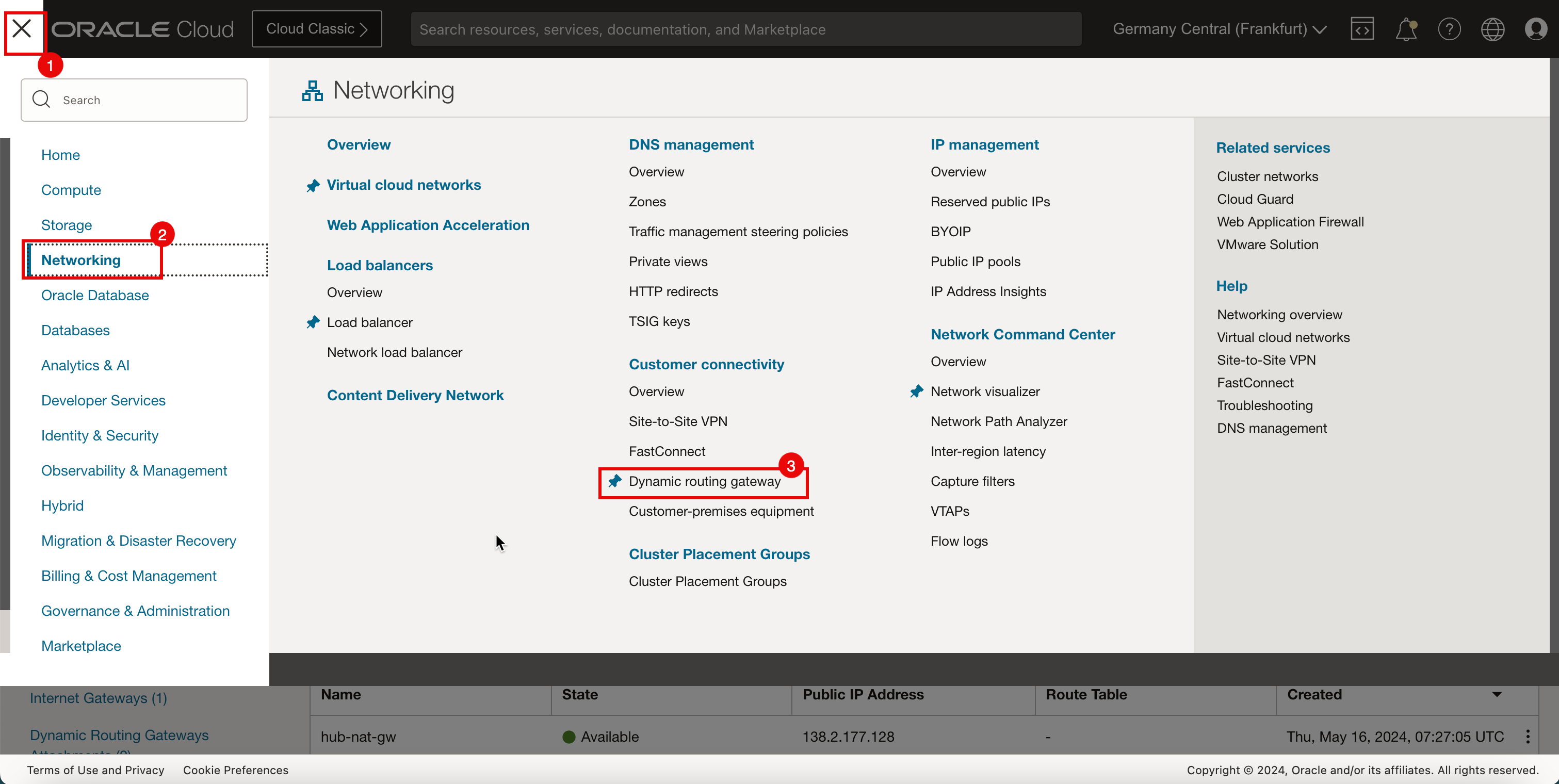

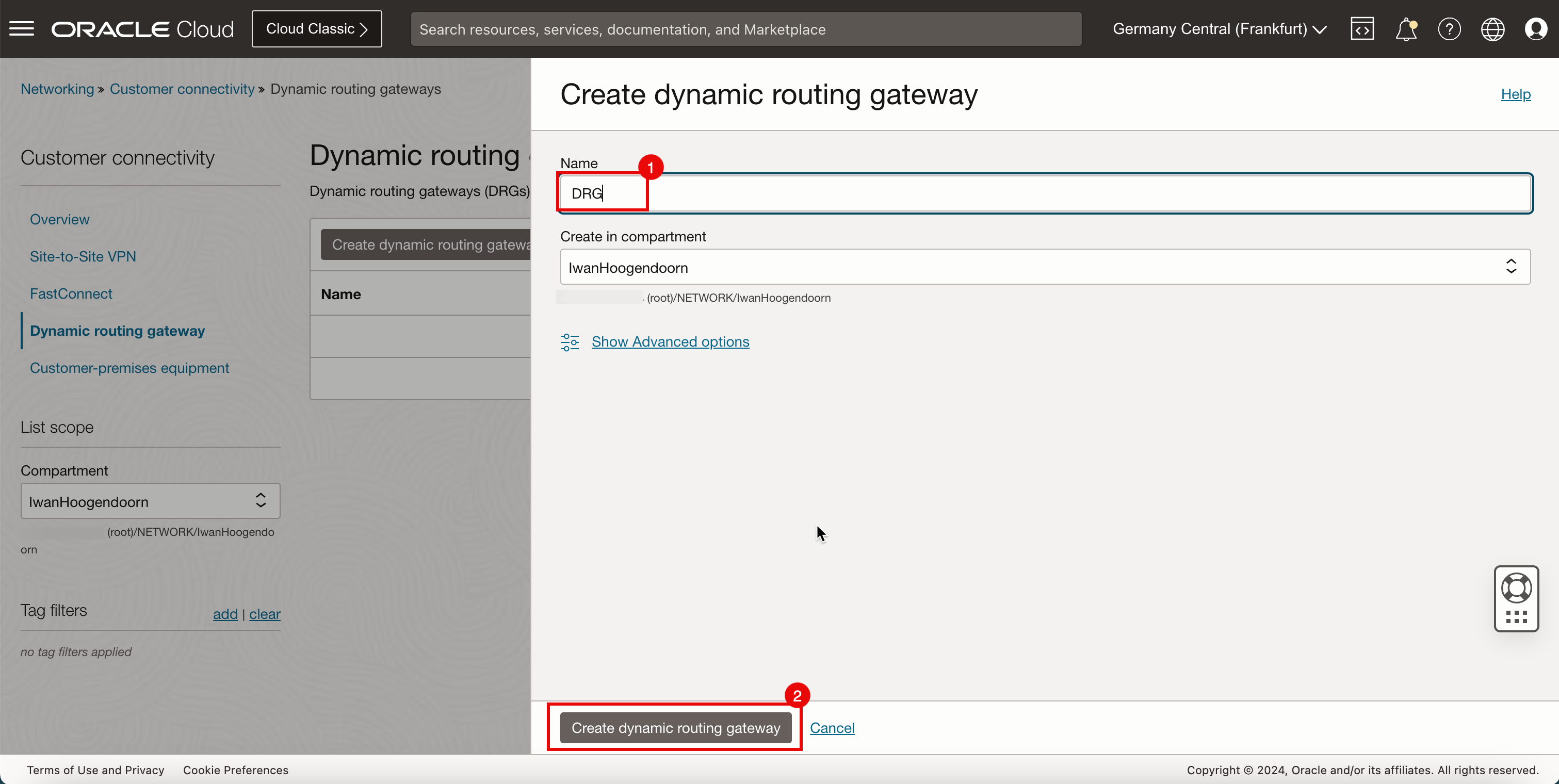

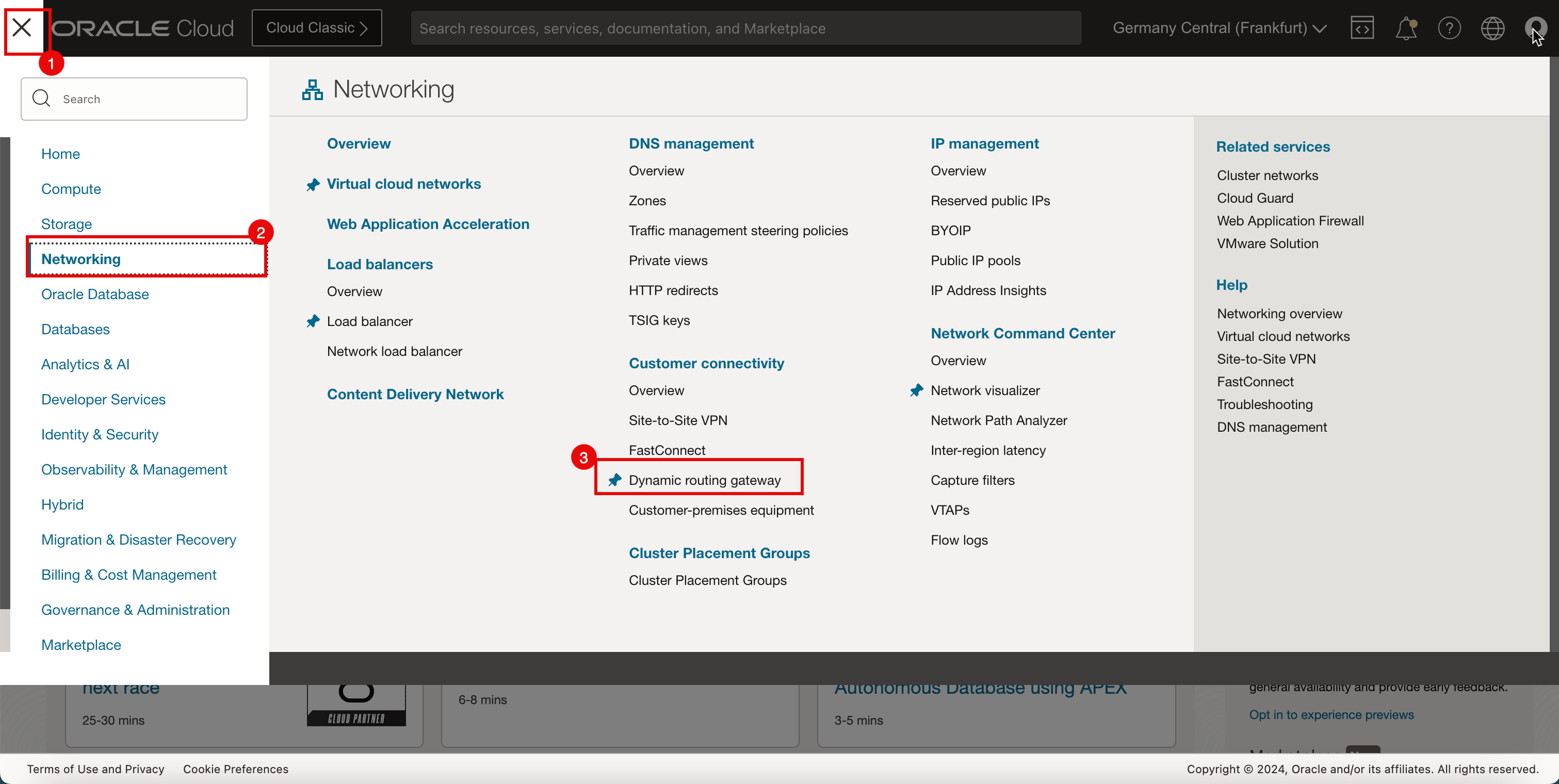

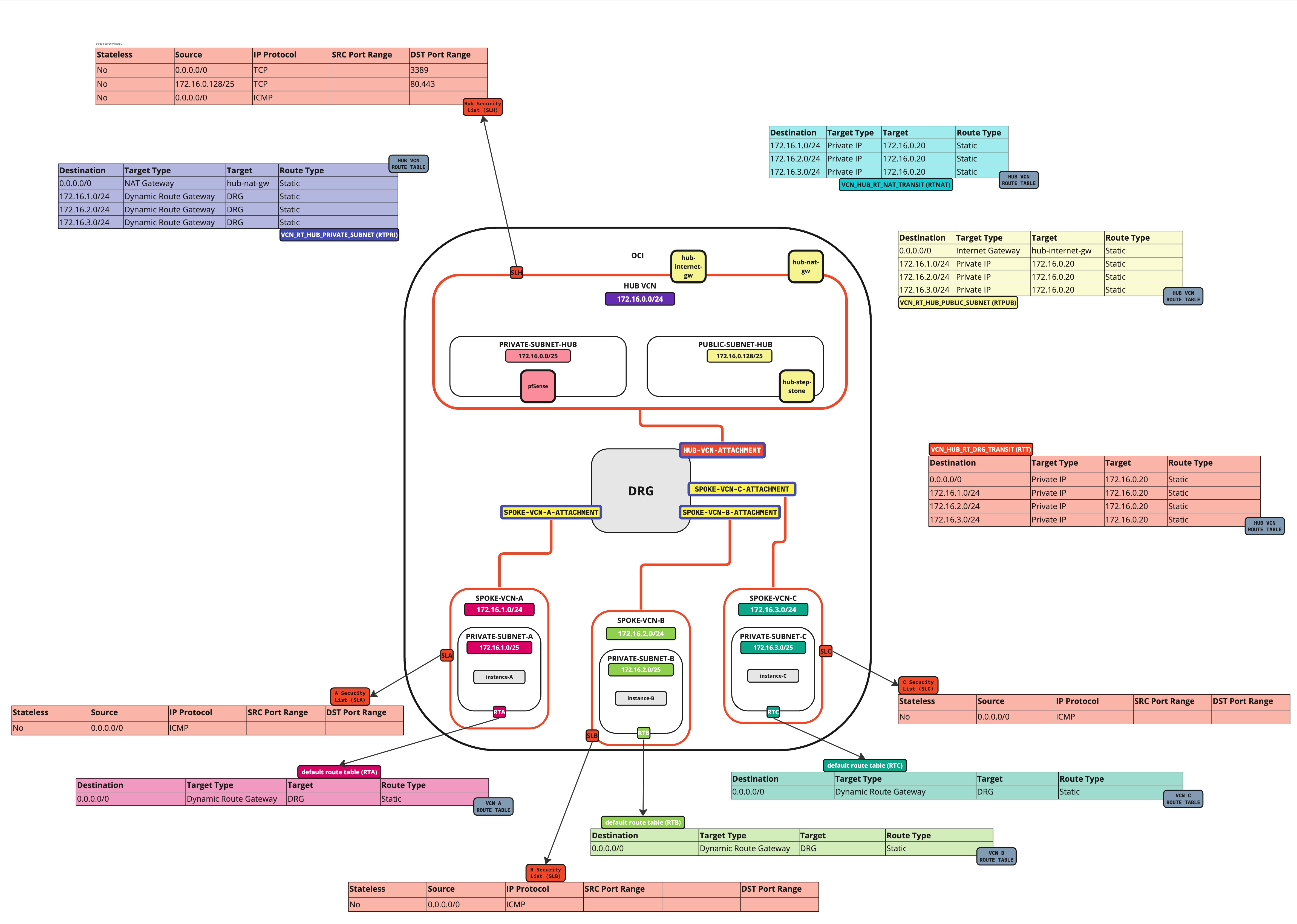

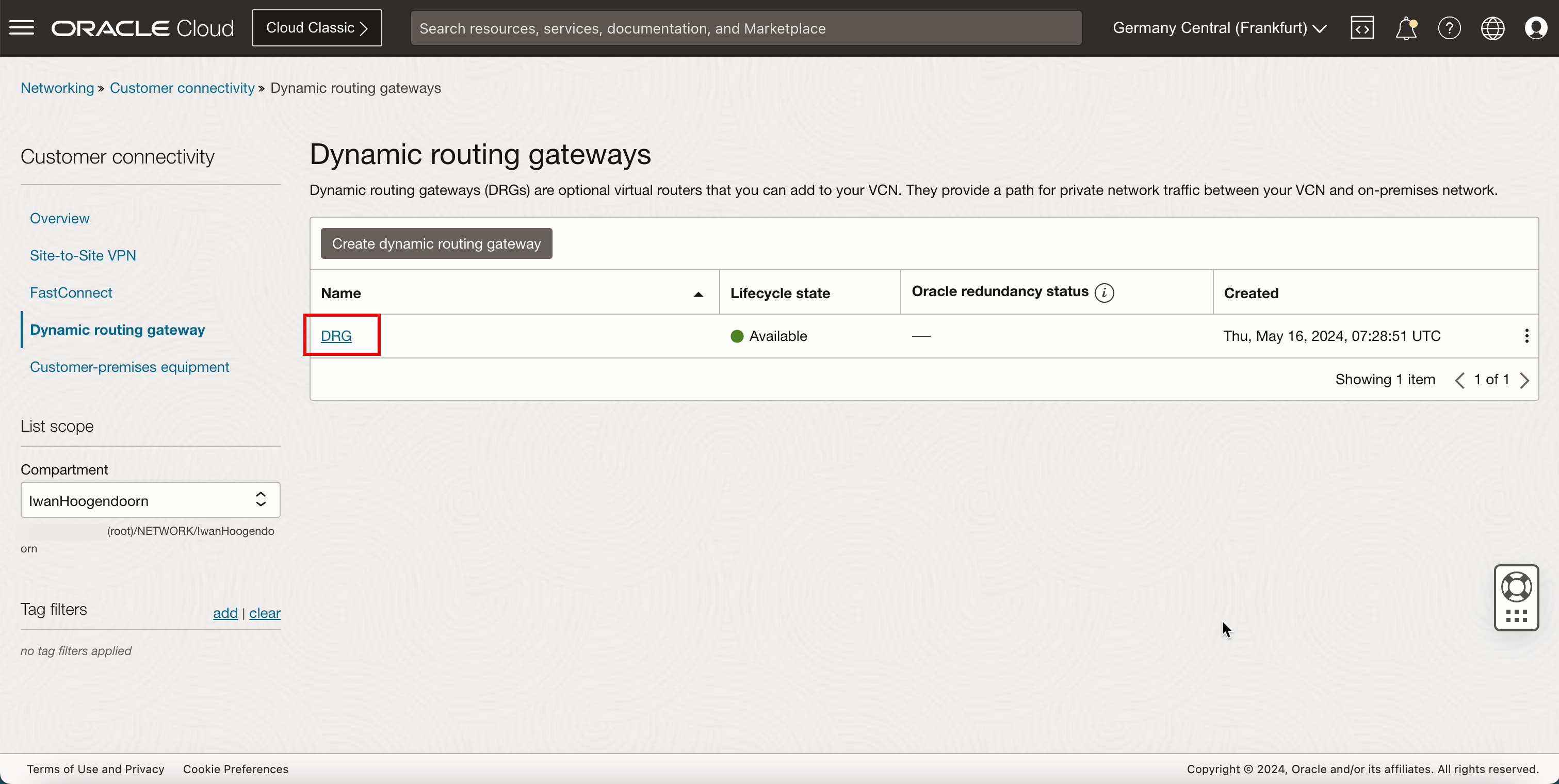

Erstellen Sie das dynamische Routinggateway (DRG).

- Klicken Sie auf das Hamburger-Menü-Symbol (≡) in der oberen linken Ecke.

- Klicken Sie auf Networking.

- Klicken Sie auf Dynamisches Routinggateway.

-

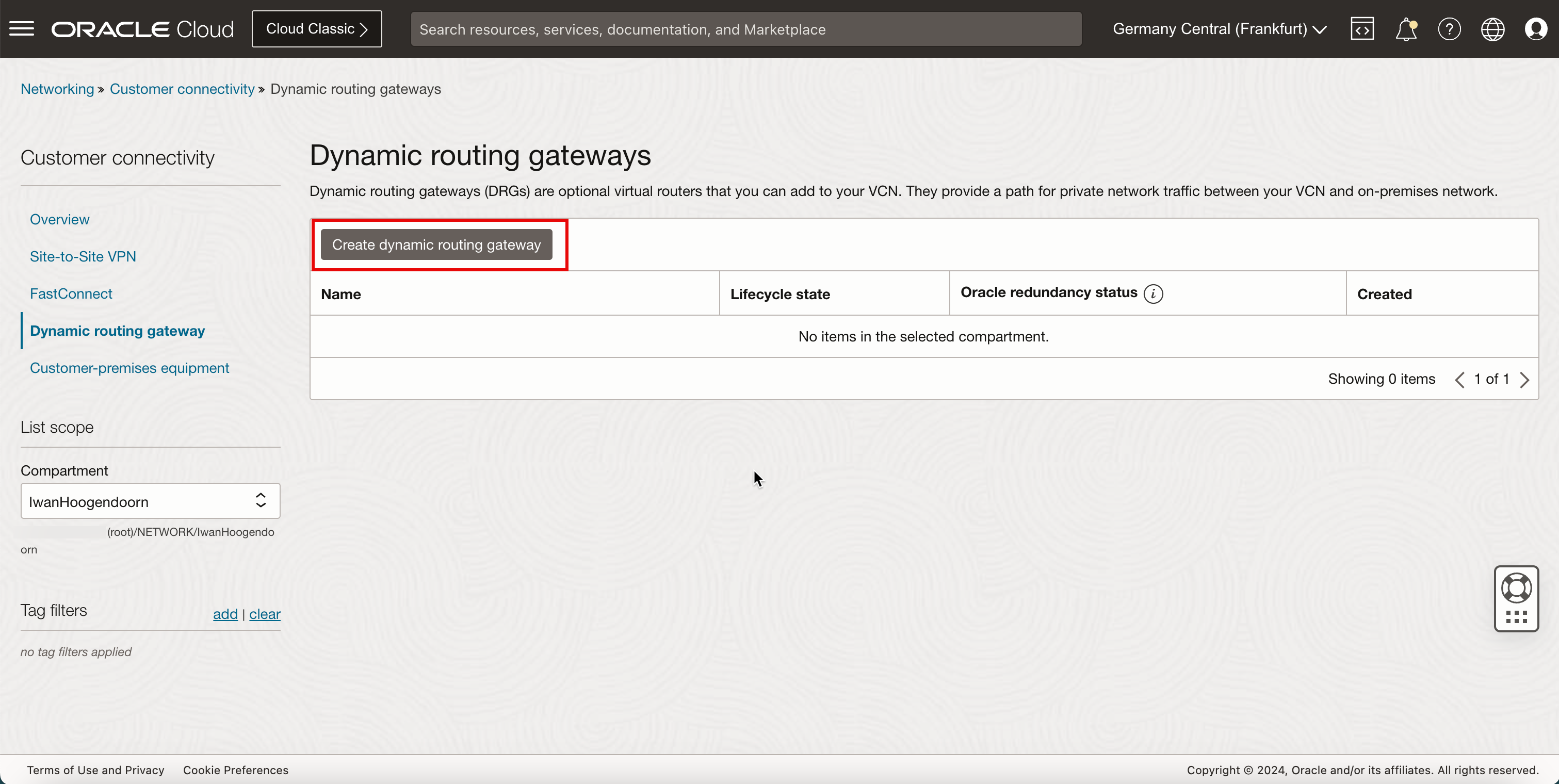

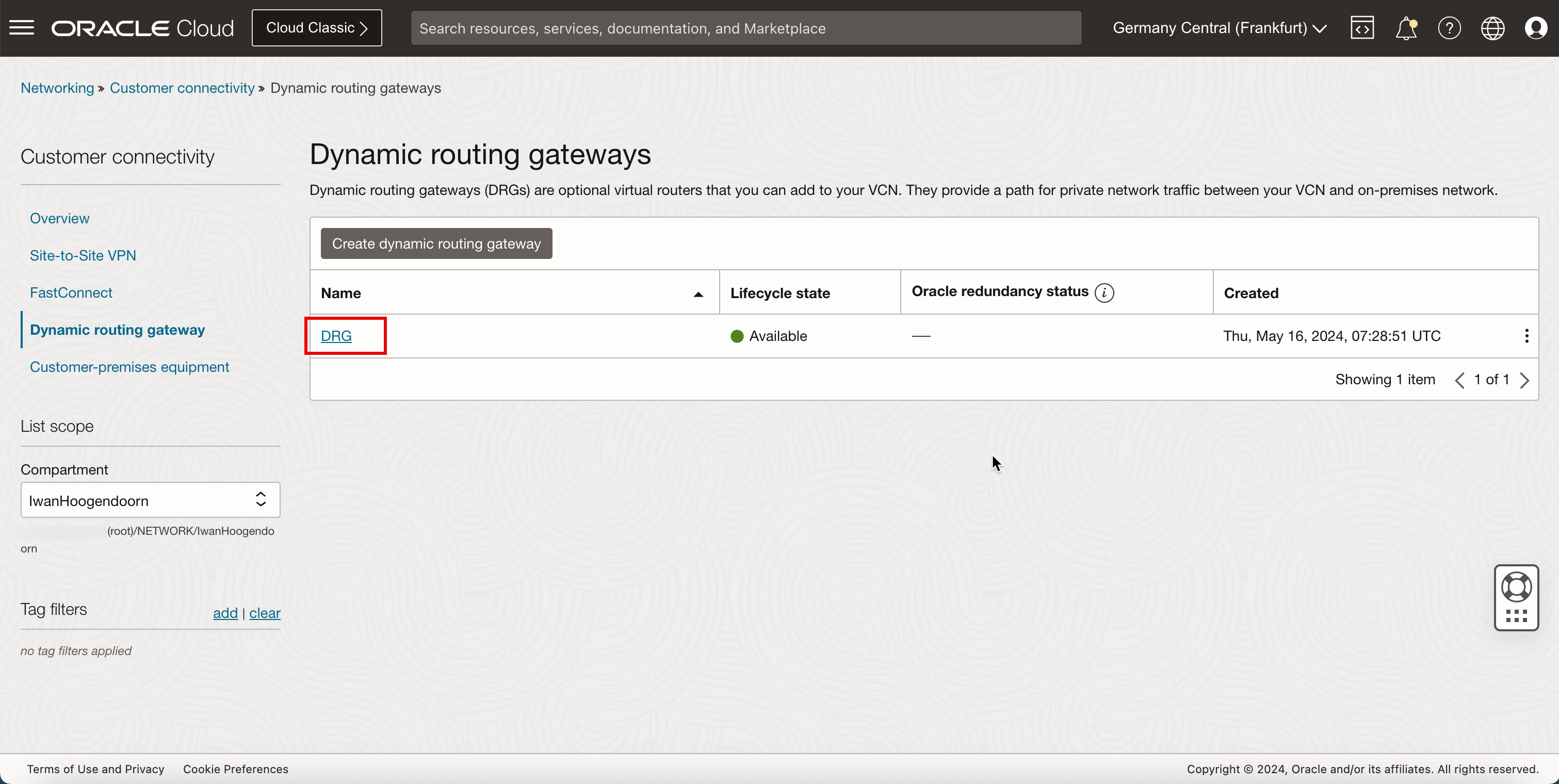

Klicken Sie auf Dynamisches Routinggateway erstellen.

- Geben Sie den Namen des dynamischen Routinggateways ein.

- Klicken Sie auf Dynamisches Routinggateway erstellen.

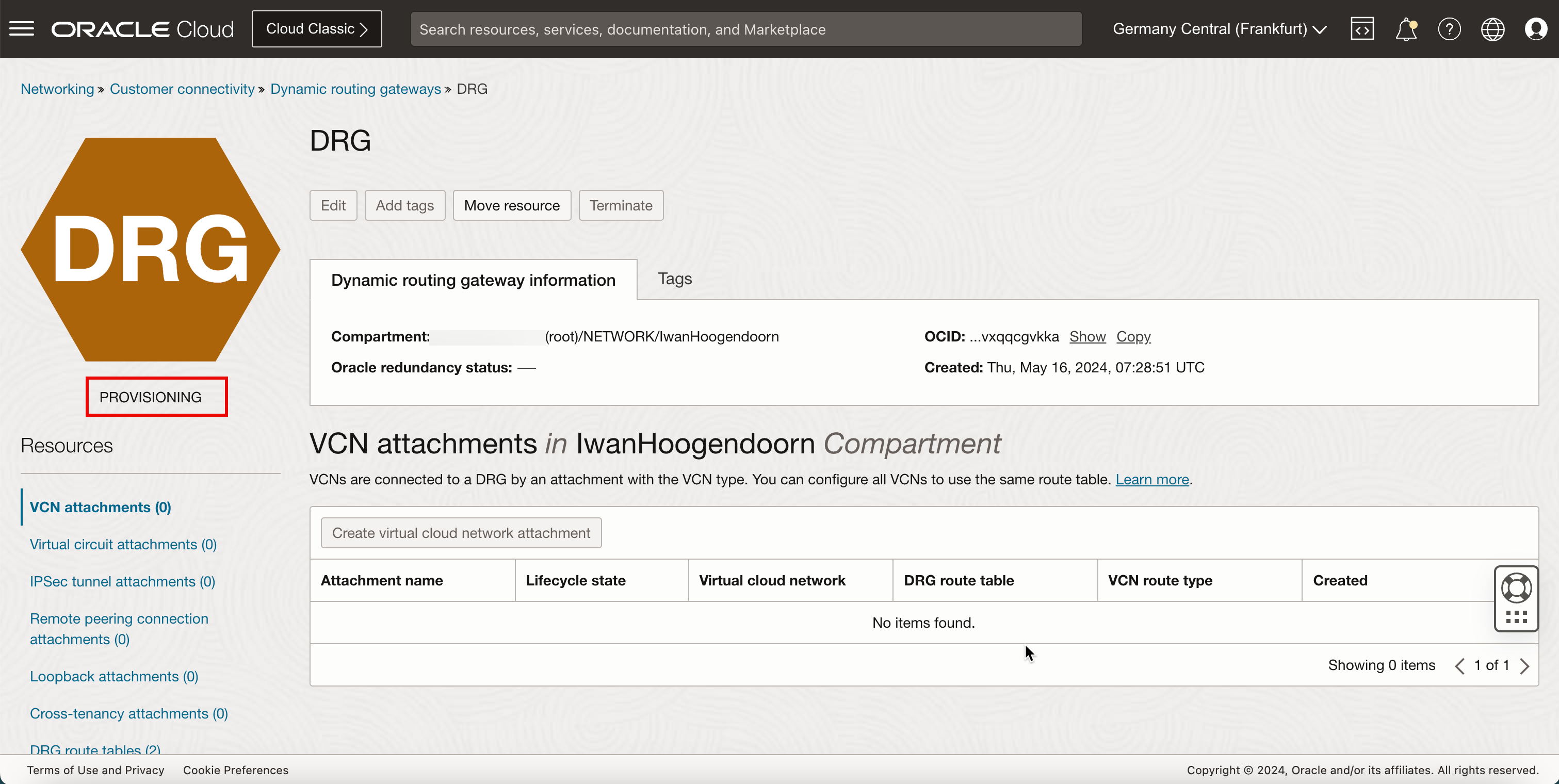

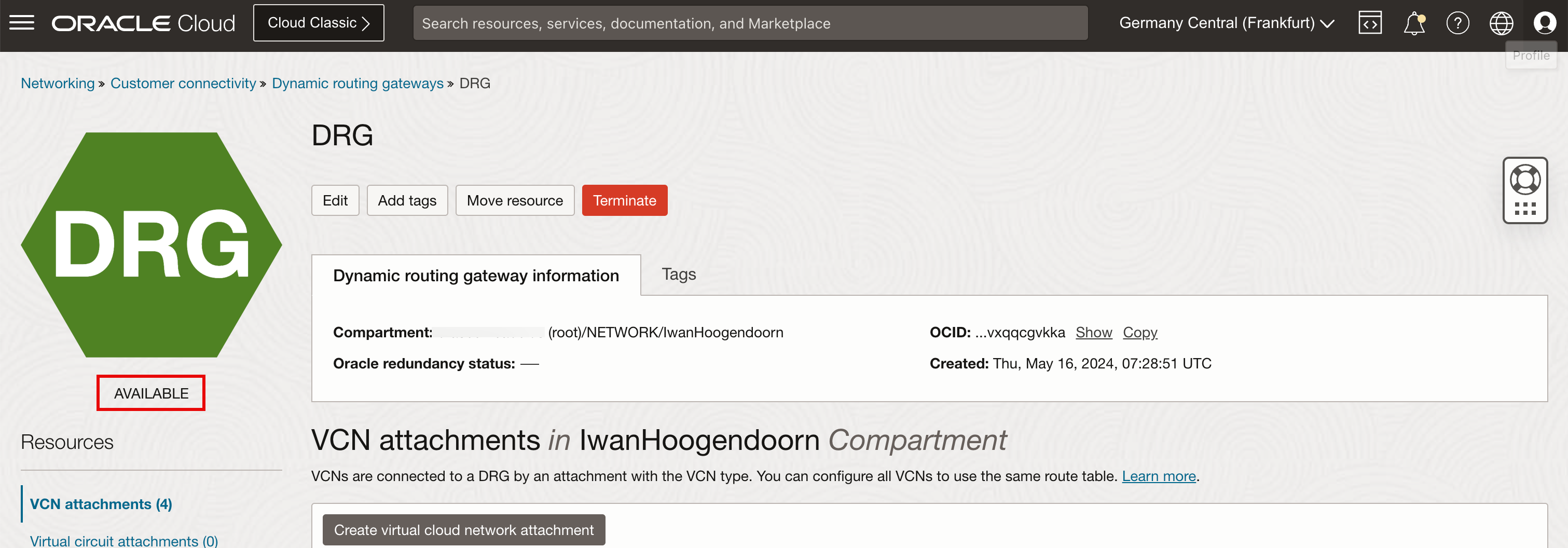

- Beachten Sie, dass der Status PROVISIONING lautet.

-

Beachten Sie, dass der Status in Verfügbar geändert wird.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

Aufgabe 4: Instanzen hinzufügen, die an verschiedene Subnetze in allen VCNs angehängt sind

Wir fügen verschiedene OCI Compute-Instanzen in allen VCNs hinzu, damit wir die Routingflüsse testen können.

Instanz in Hub-VCN erstellen

Im Hub-VCN erstellen wir eine Windows-Compute-Instanz mit zwei Hauptfunktionen:

-

Die Windows-Instanz fungiert als Schrittsteinrechner für den Zugriff auf die anderen Instanzen in unserer OCI-Umgebung.

-

Die Windows-Instanz ist auch ein Netzwerkendpunkt, der zum Testen der Routingflüsse verwendet werden kann.

Windows-Instanz als Schrittstein

Um eine Windows-Instanz (Hubschrittstein) zu erstellen, die als Sprungbrett in Ihrer OCI-Umgebung fungieren kann, verwenden Sie Windows-Instanz in Oracle Cloud Infrastructure bereitstellen.

Hinweis: Erstellen Sie die Windows-Stepping-Stein-Instanz (Hubschritt-Stein), bevor Sie mit dem Tutorial fortfahren.

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

Instanz in Hub-VCN-Spoke-VCN A erstellen

Im Spoke-VCN A erstellen wir eine einfache Linux-Instanz, die als Netzwerkendpunkt fungiert, mit dem wir unsere Routingflüsse testen können.

Clientinstanz speichern

-

Instanz erstellen.

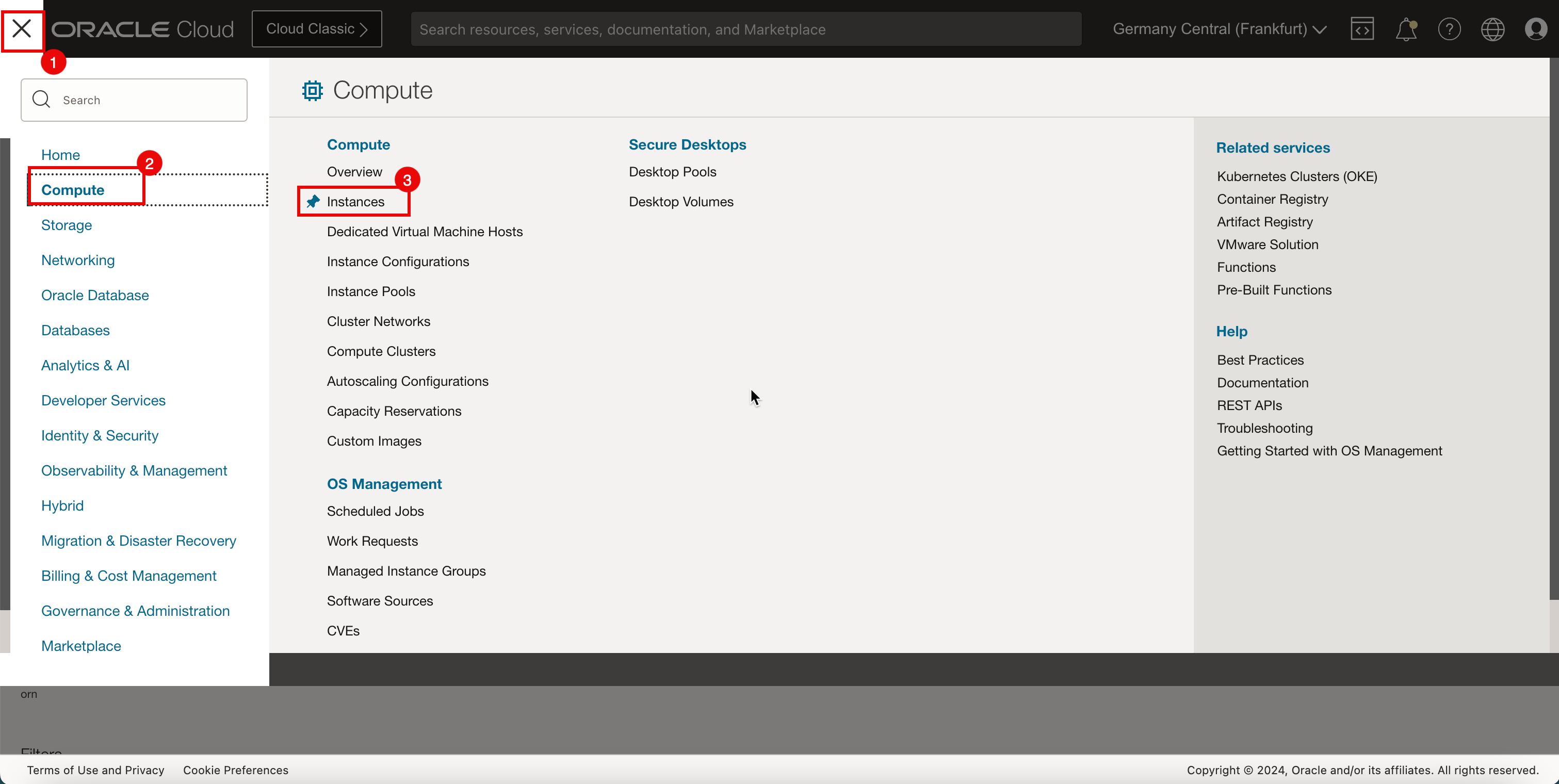

- Klicken Sie auf das Hamburger-Menü-Symbol (≡) in der oberen linken Ecke.

- Klicken Sie auf Berechnen.

- Klicken Sie auf Instanzen.

-

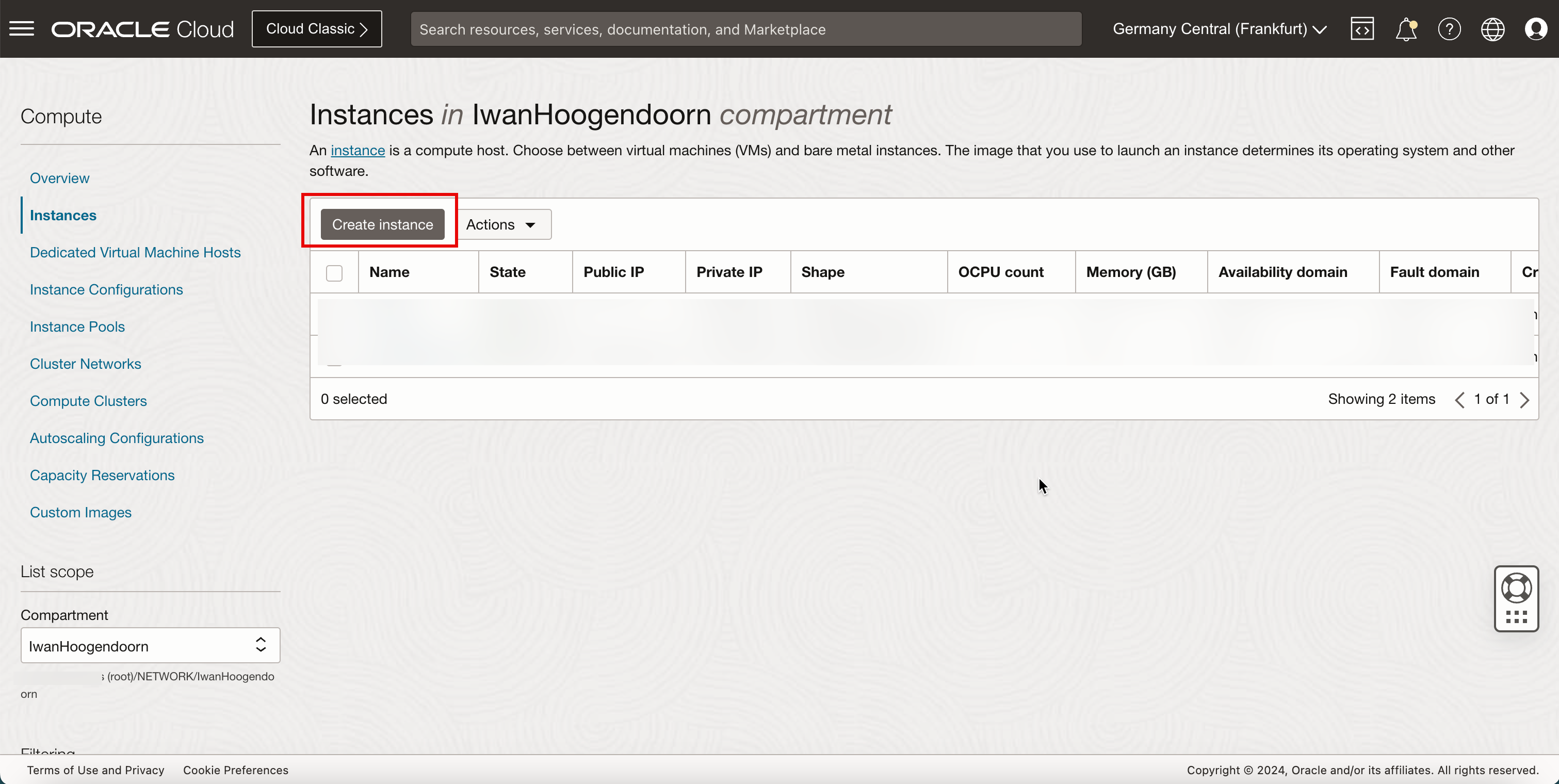

Klicken Sie auf Instanz erstellen.

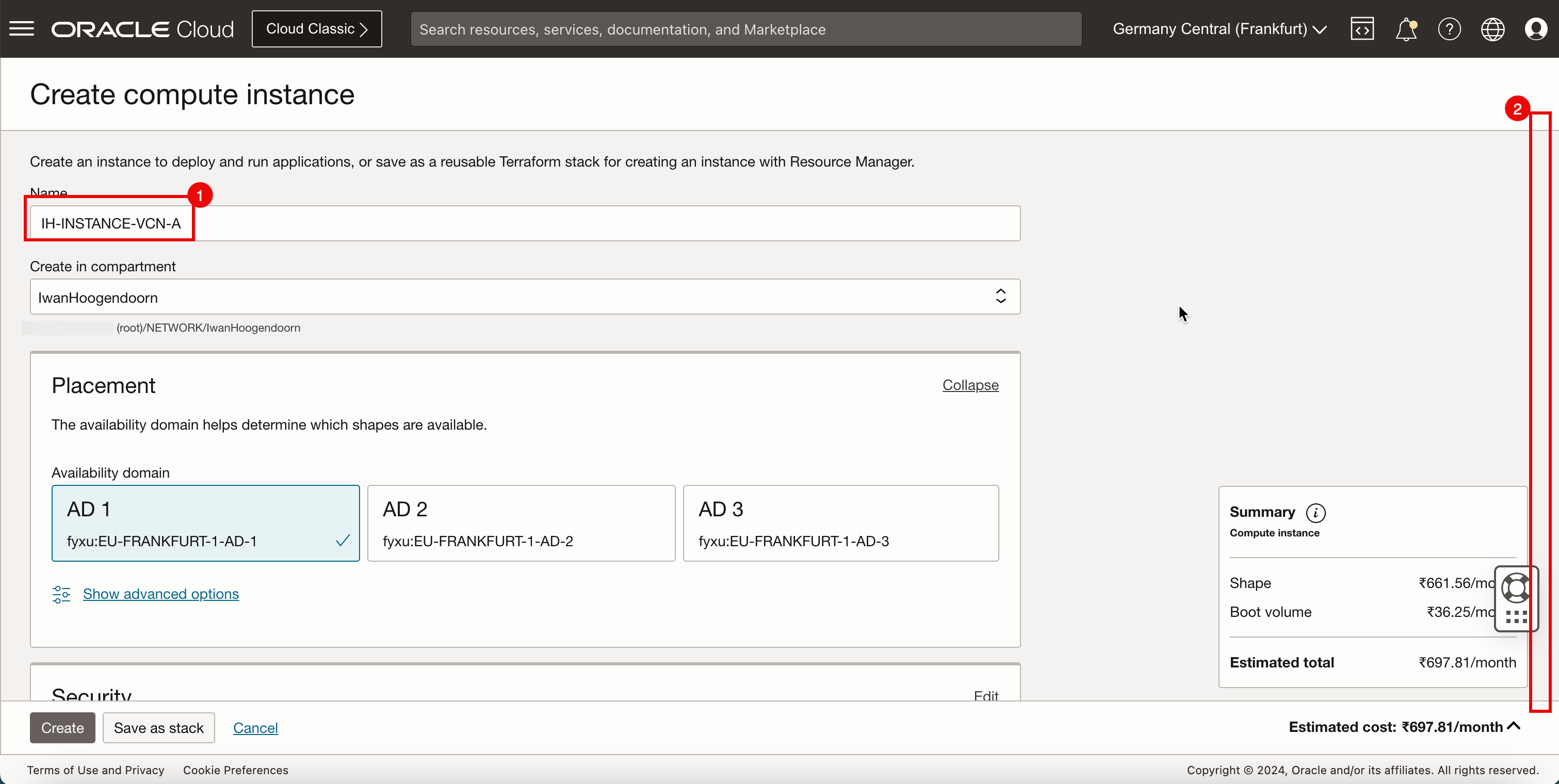

- Geben Sie den Namen der Instanz ein.

- Bildlauf nach unten.

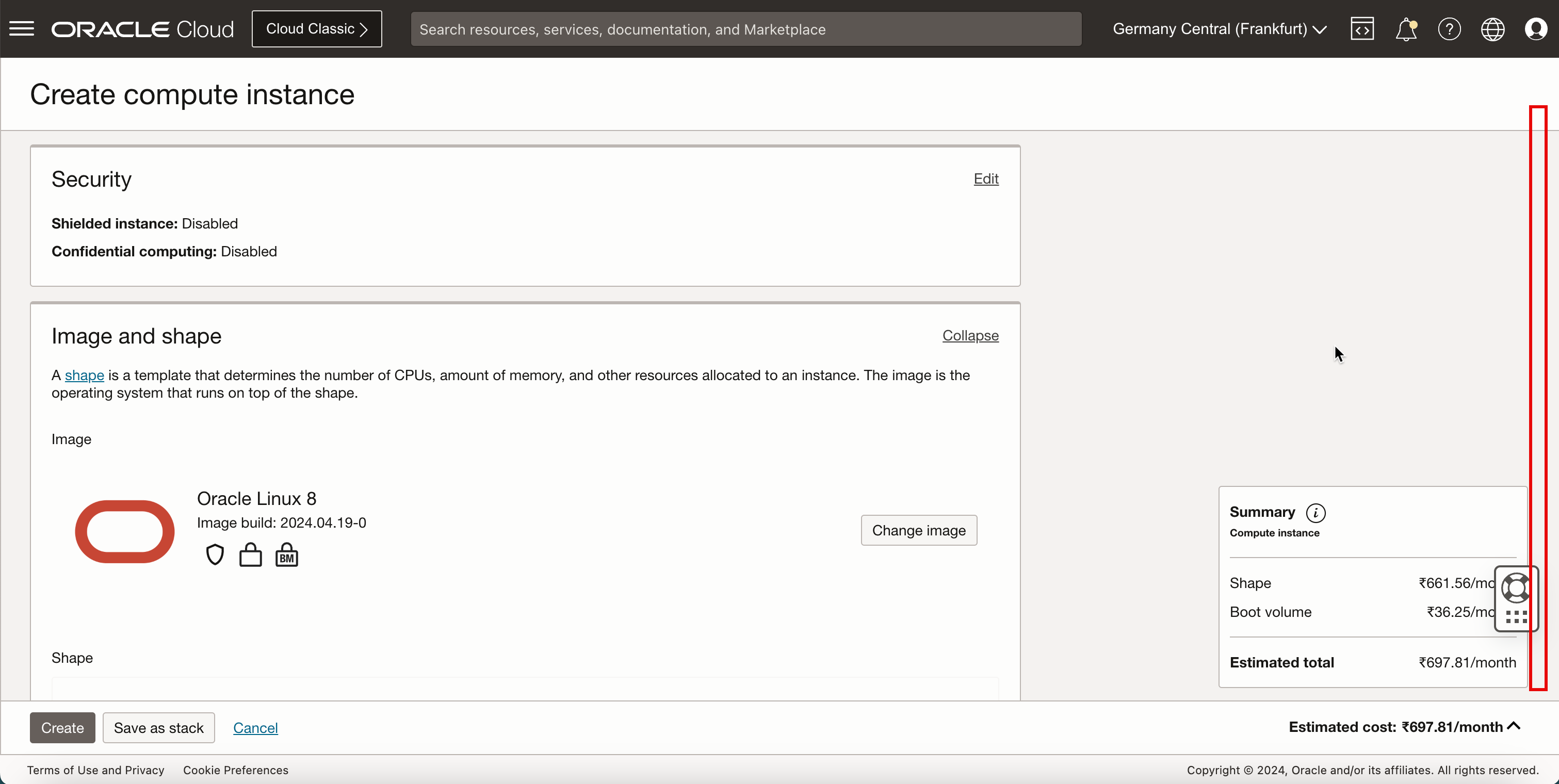

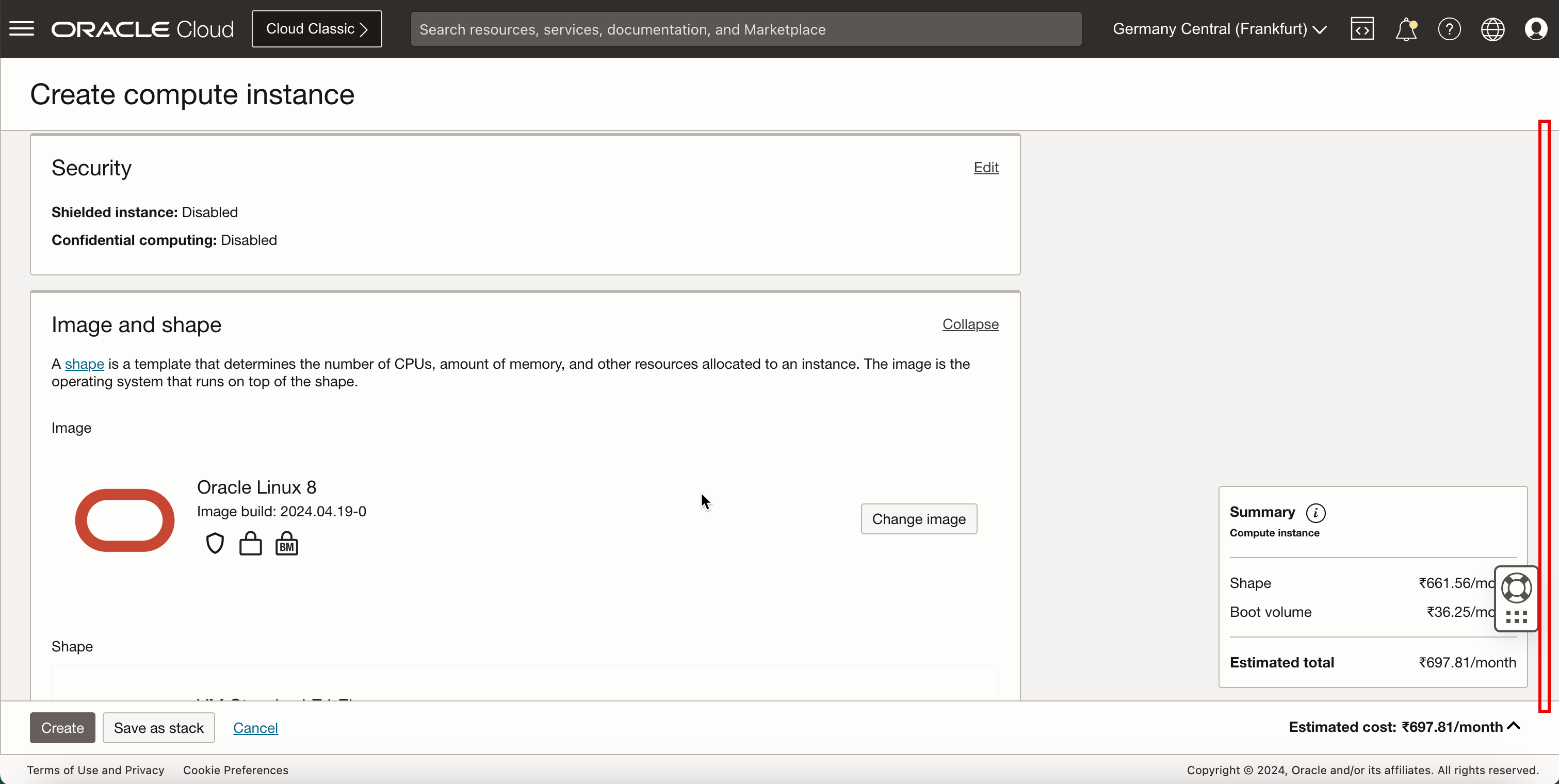

-

Bildlauf nach unten.

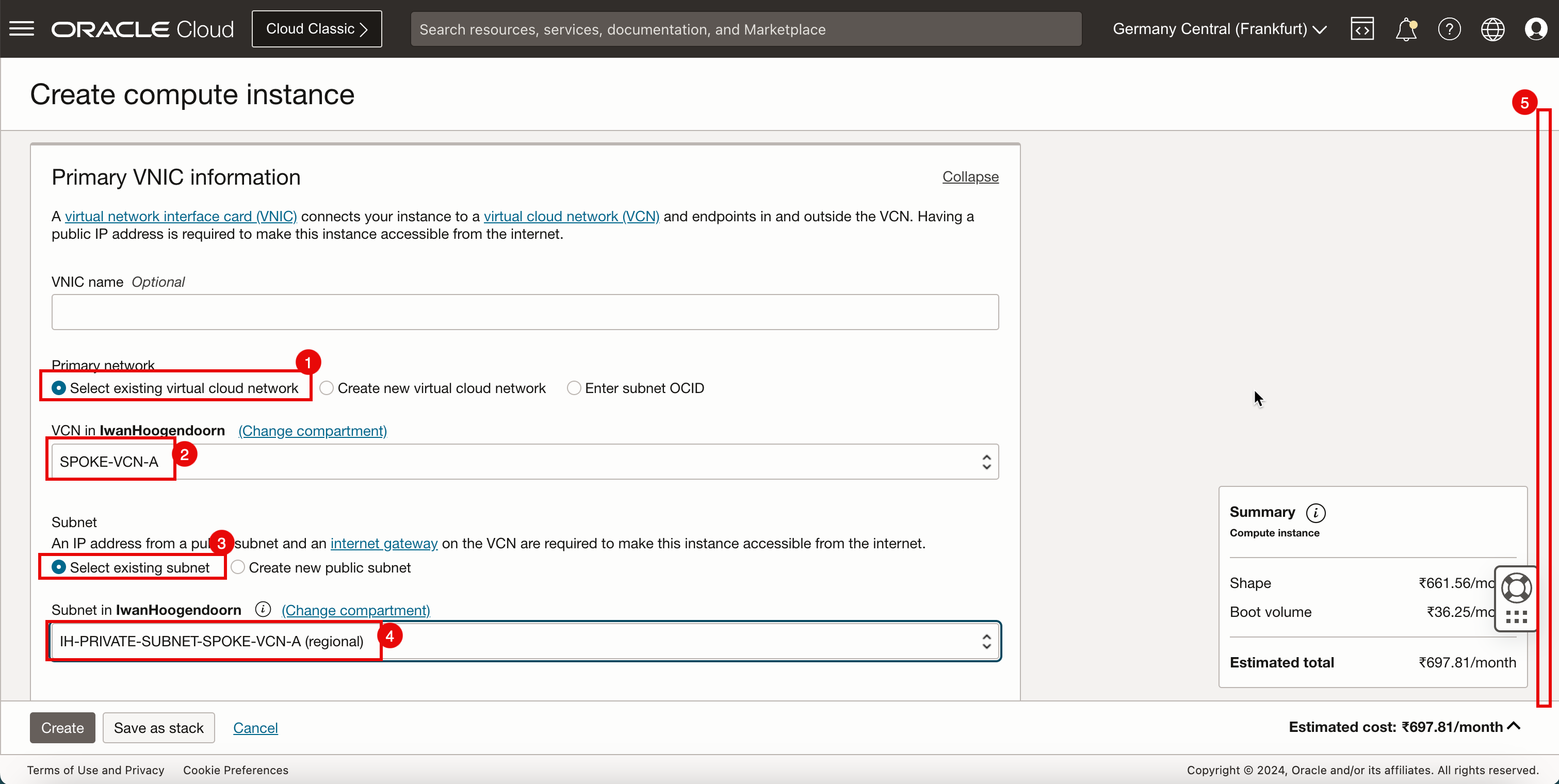

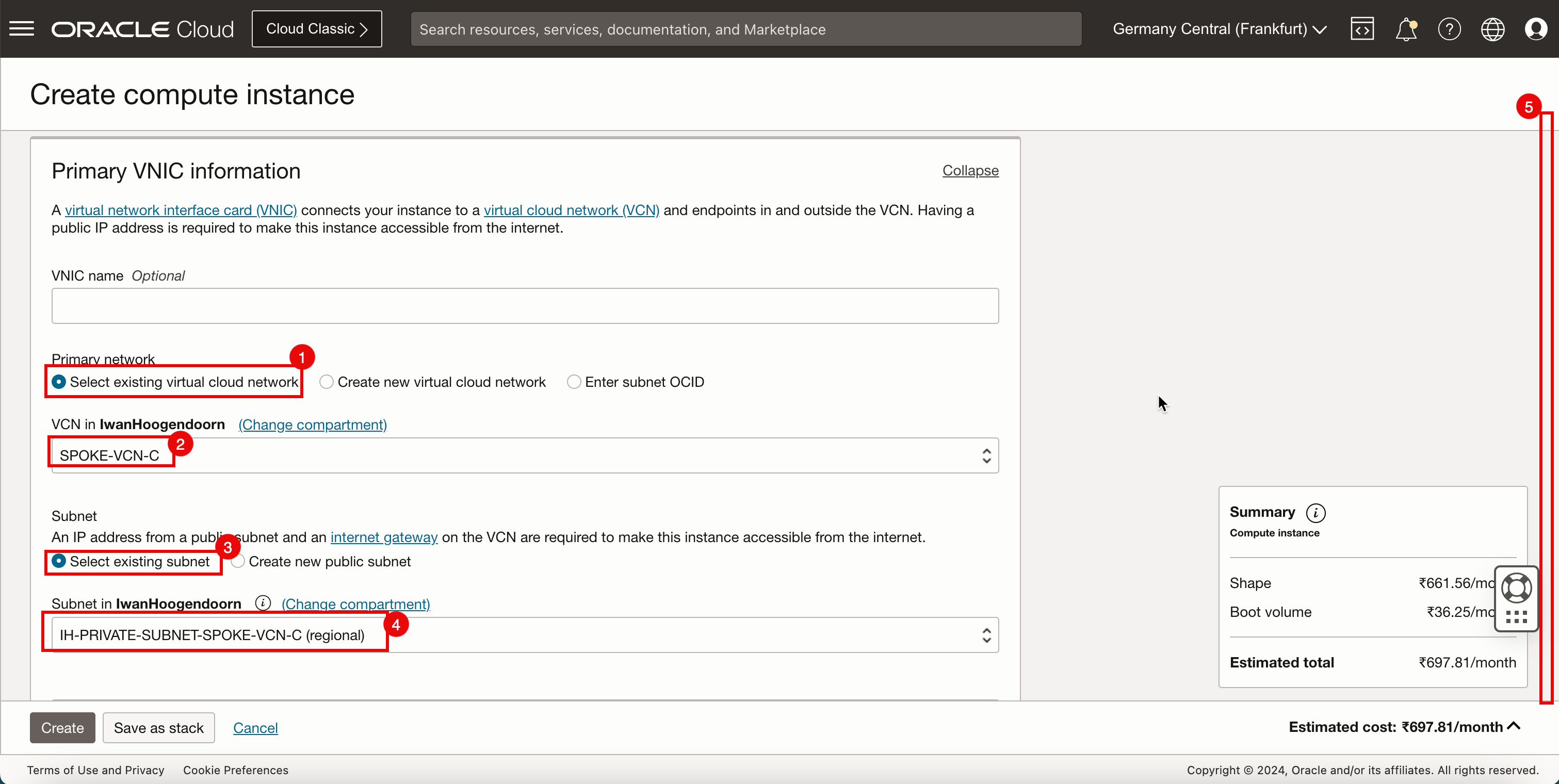

- Wählen Sie unter Primäres Netzwerk die Option Vorhandenes virtuelles Cloud-Netzwerk auswählen aus.

- Wählen Sie im VCN die Option SPOKE-VCN-A aus.

- Wählen Sie unter Subnetz die Option Vorhandenes Subnetz auswählen aus.

- Wählen Sie im Spoke-VCN A die Option Privates Subnetz aus.

- Bildlauf nach unten.

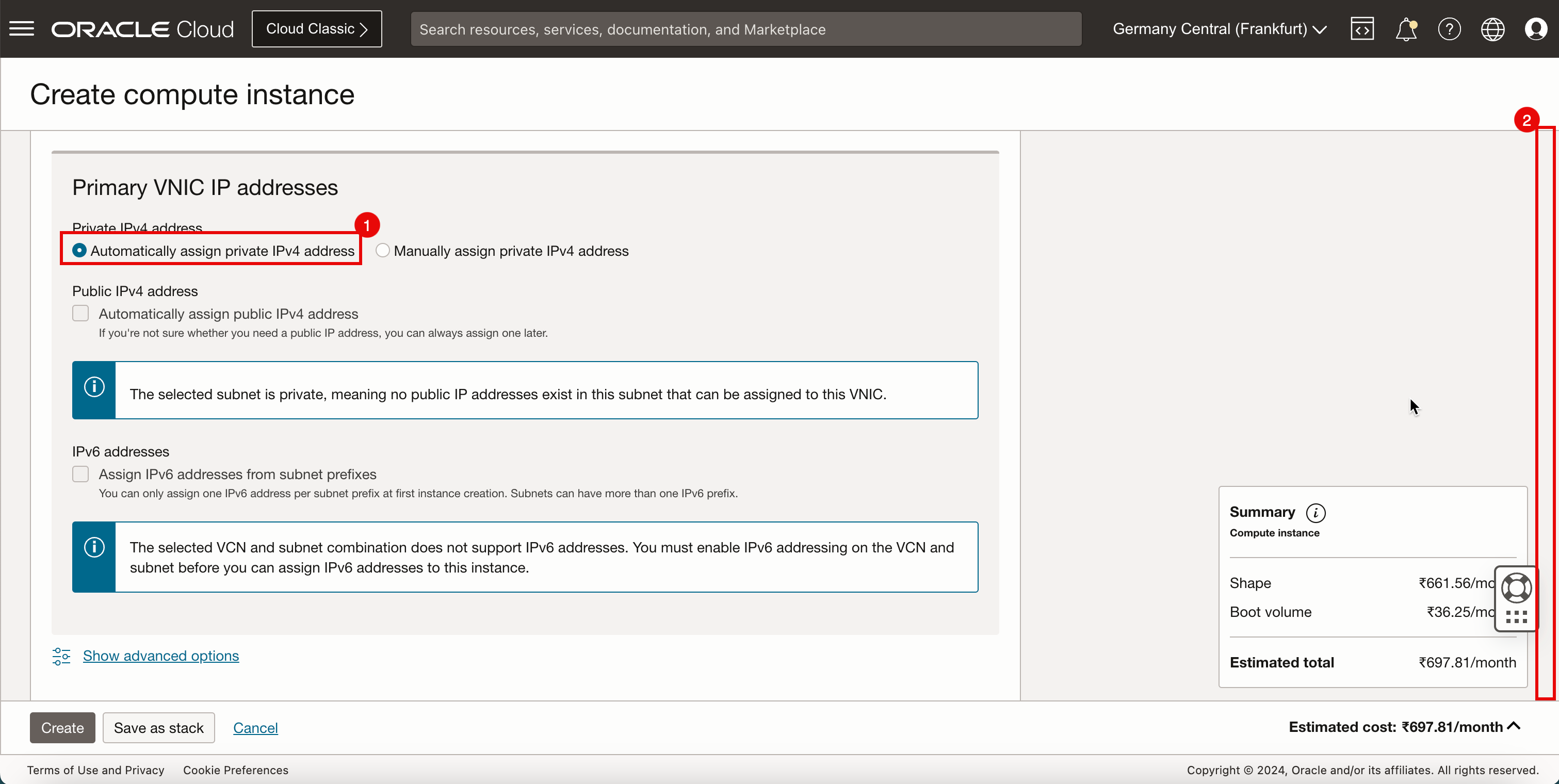

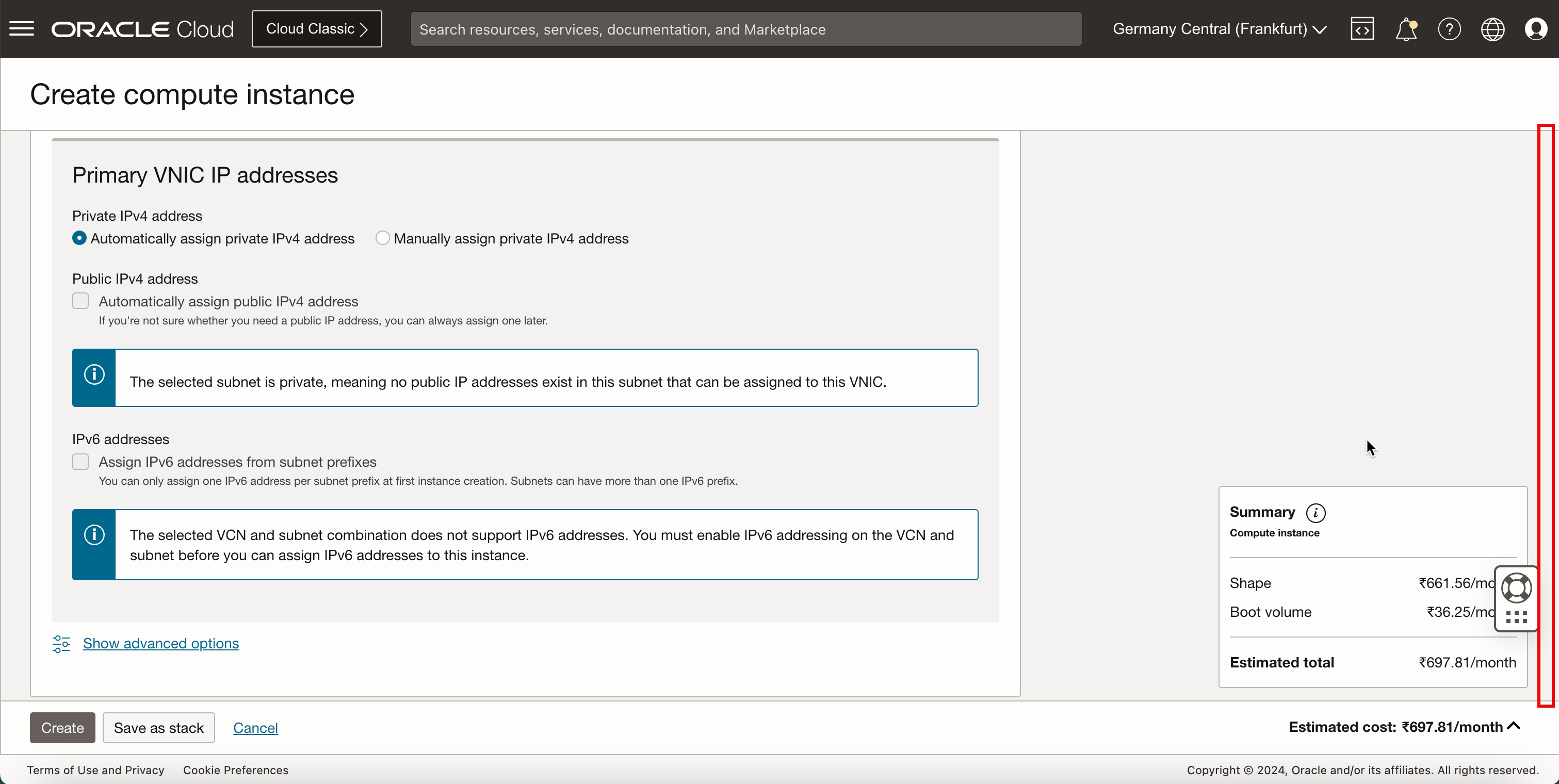

- Wählen Sie unter Private IPv4-Adresse die Option Private IPv4-Adresse automatisch zuweisen aus.

- Bildlauf nach unten.

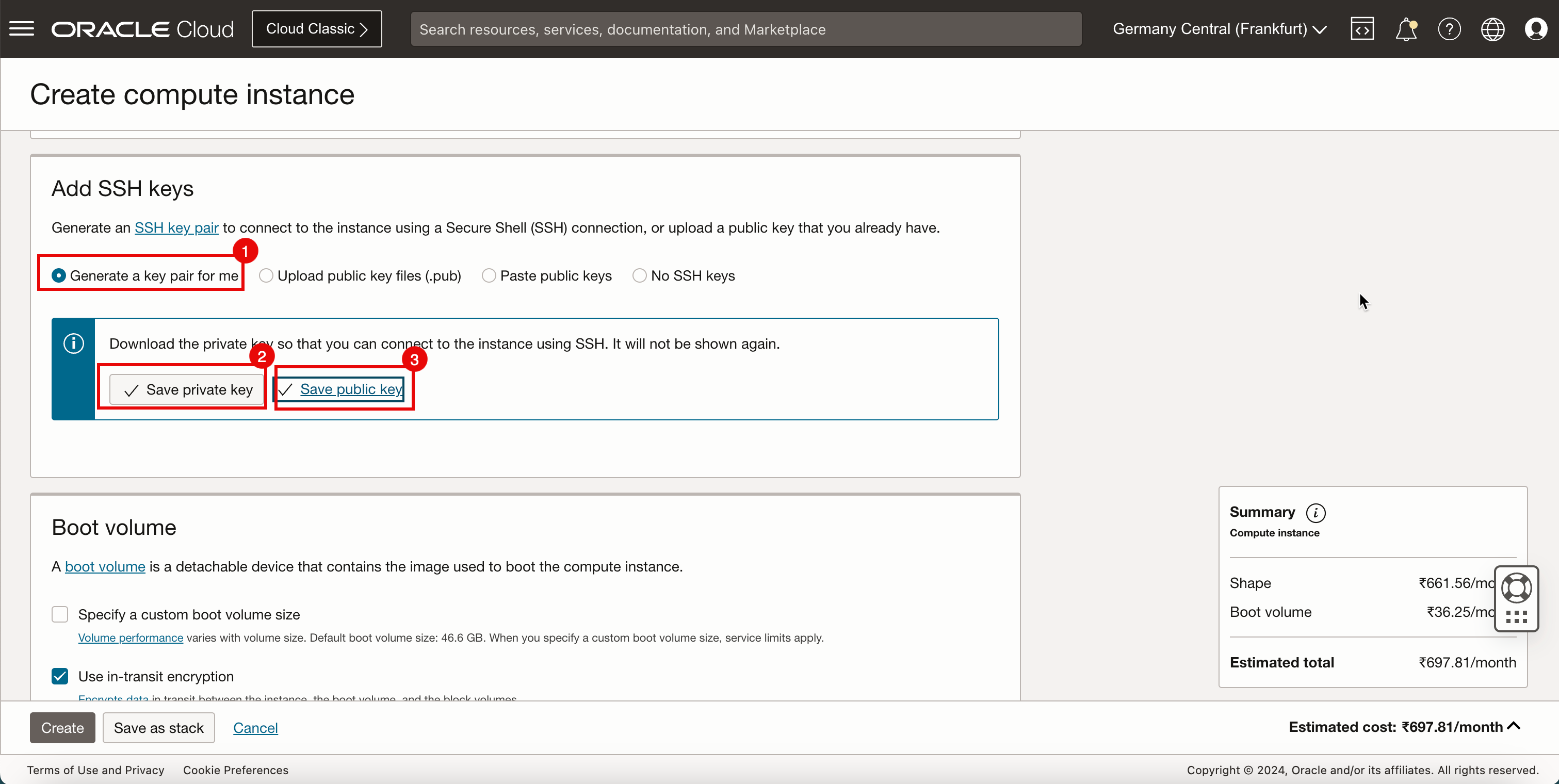

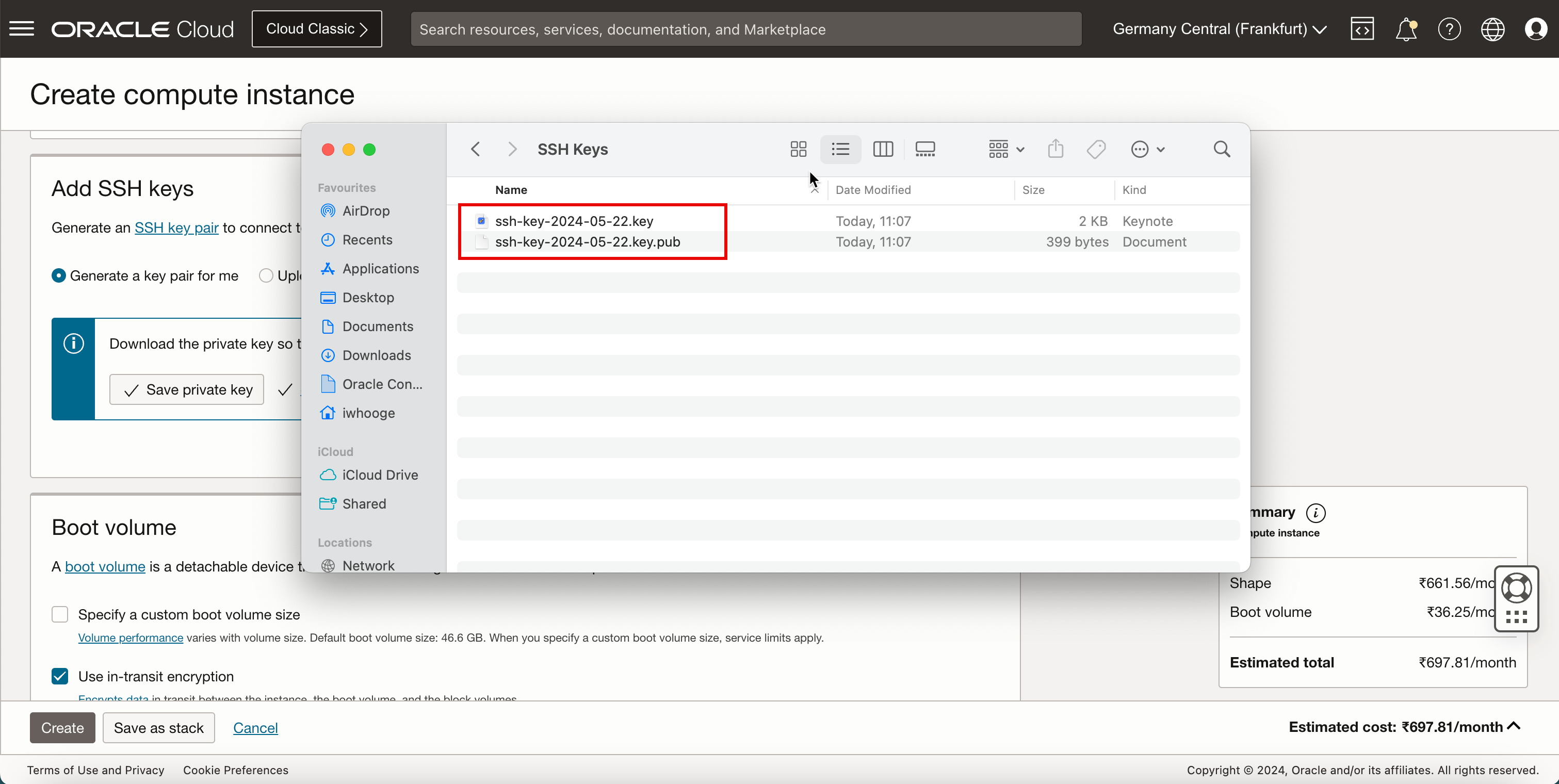

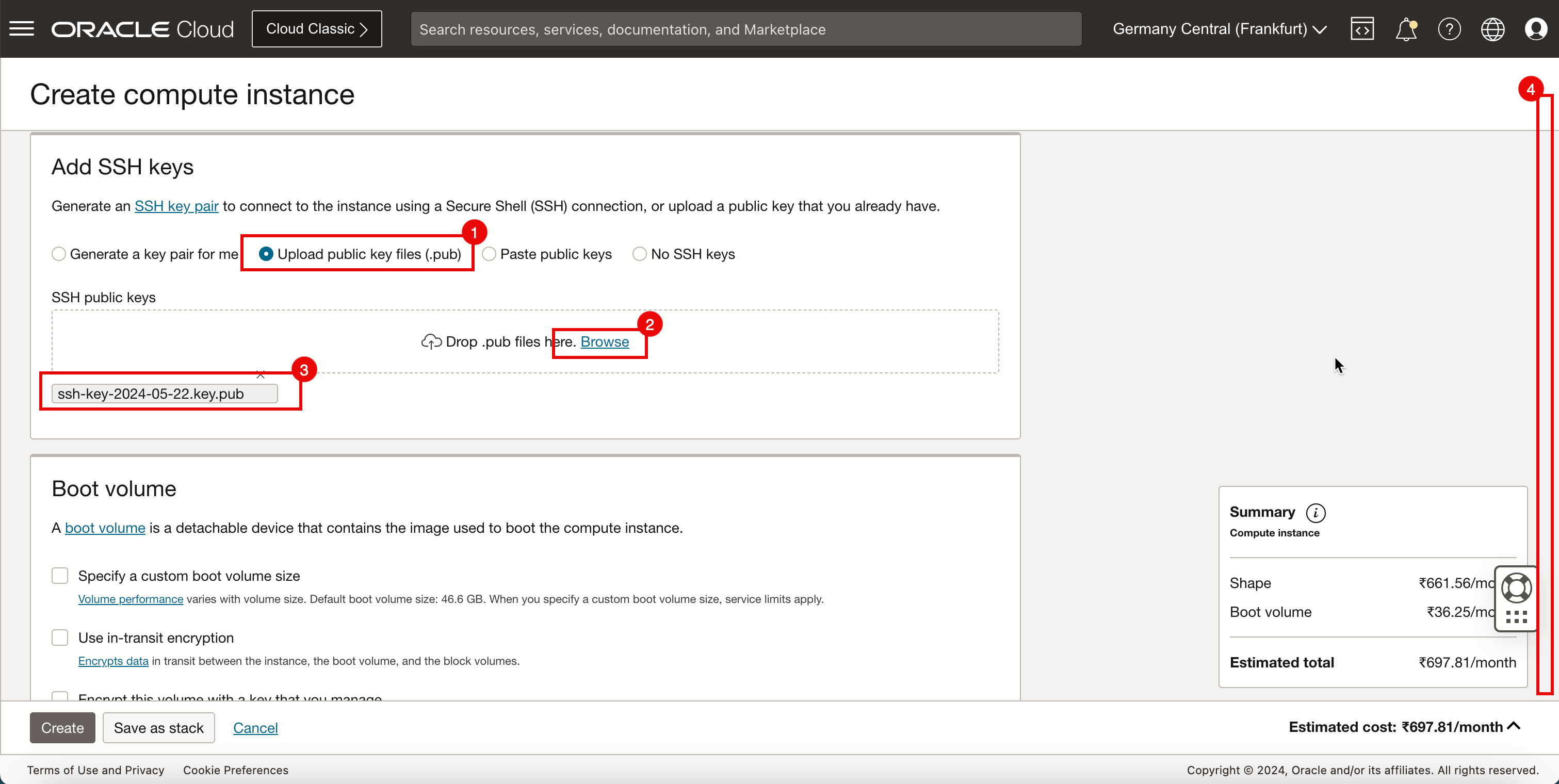

- Wählen Sie unter SSH-Schlüssel hinzufügen die Option Schlüsselpaar für mich generieren aus.

- Klicken Sie auf Private Key speichern, um den Private Key lokal zu speichern.

- Klicken Sie auf Public Key speichern, um den Public Key lokal zu speichern.

-

Stellen Sie sicher, dass die Schlüssel lokal gespeichert sind.

Hinweis: Für die anderen Spoke-Instanzen wird dasselbe Schlüsselpaar verwendet.

-

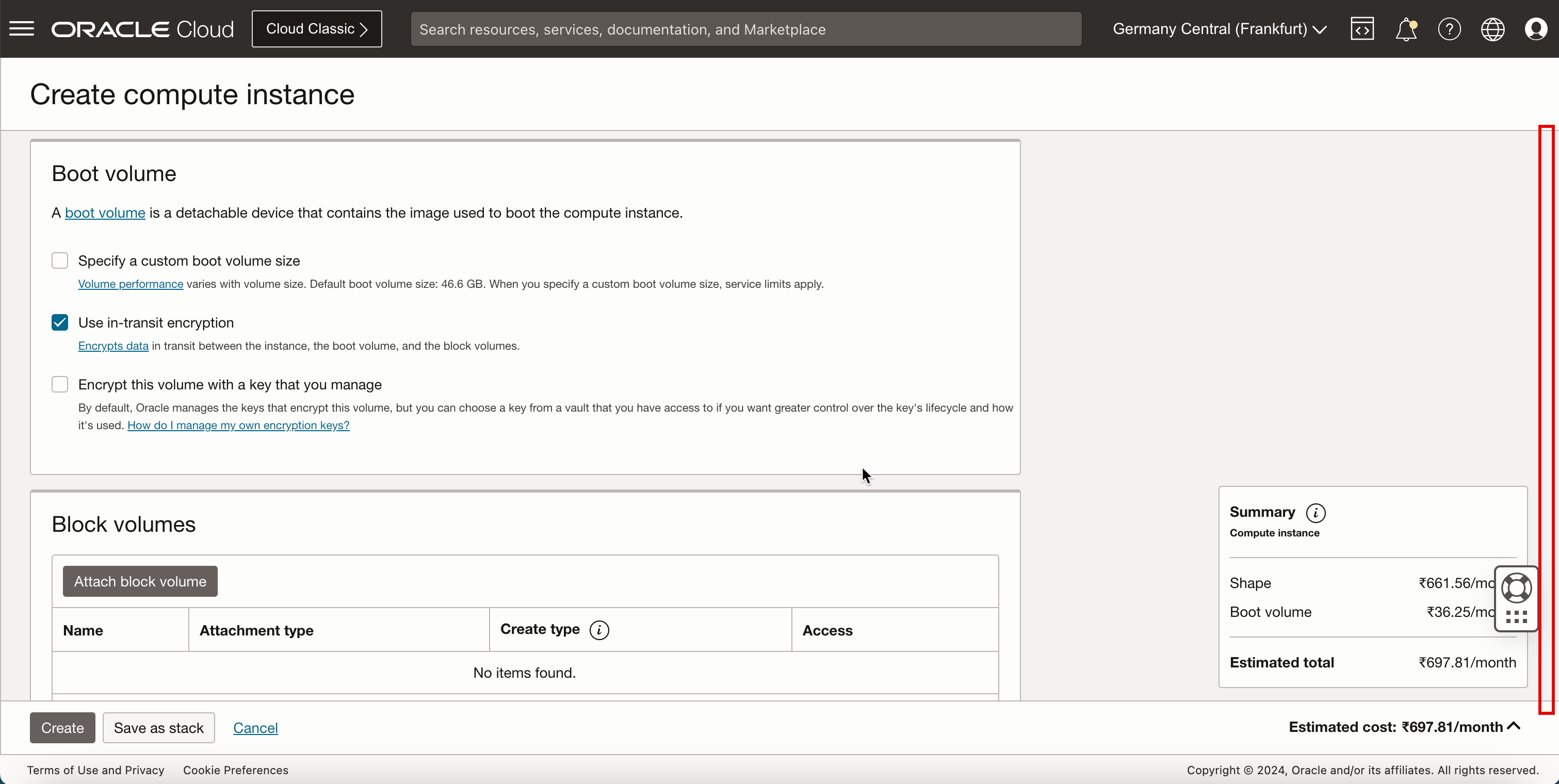

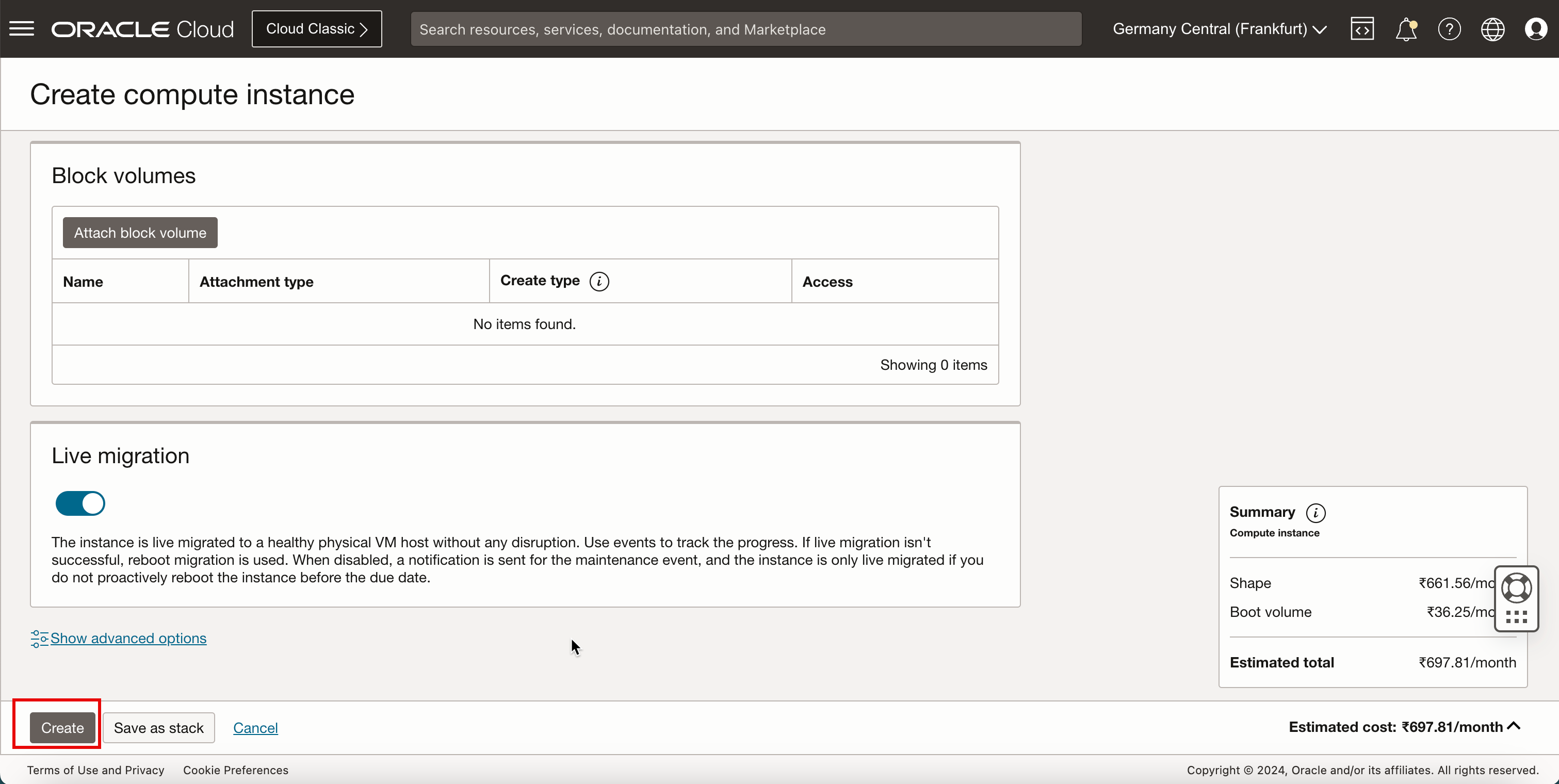

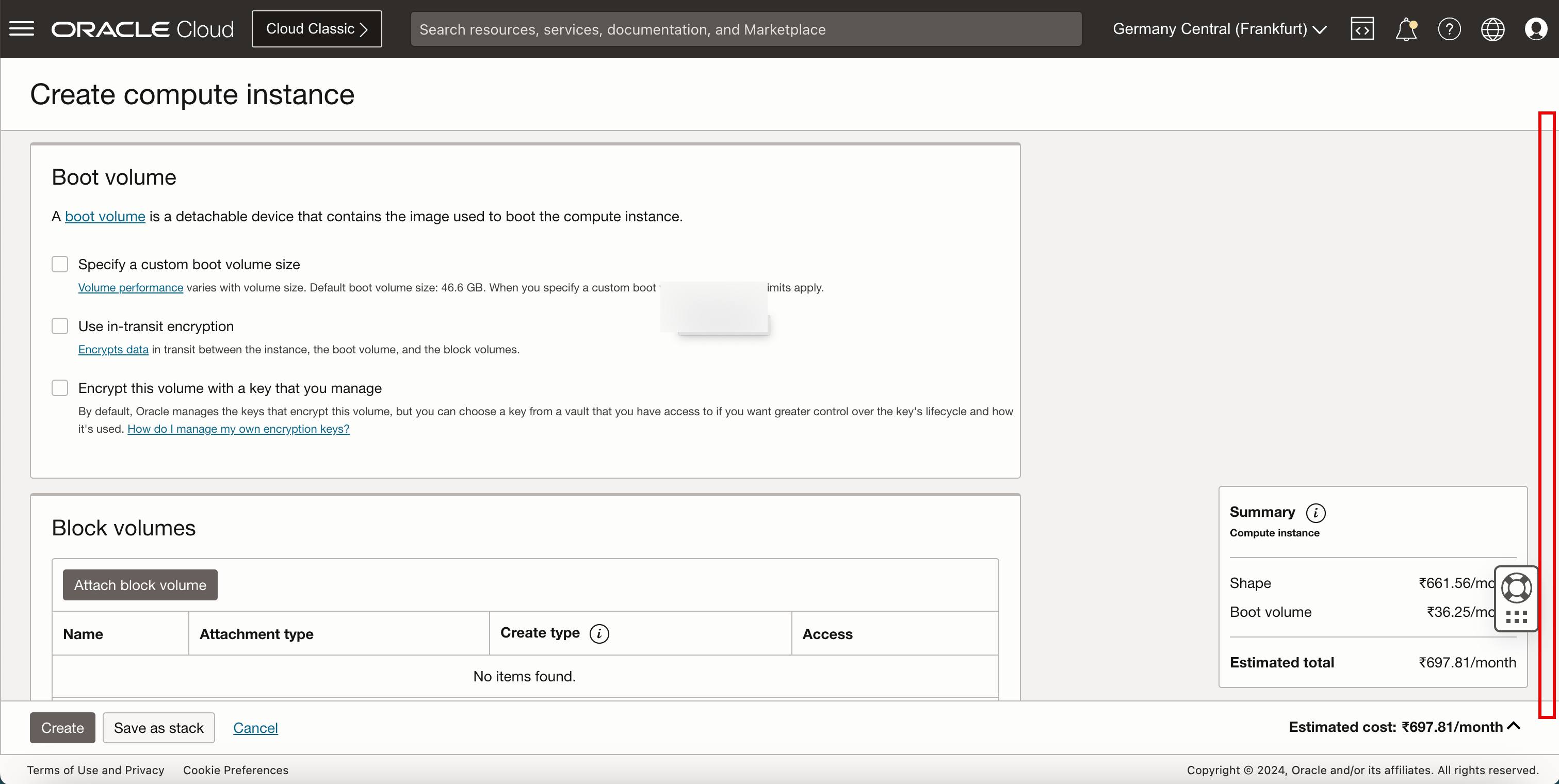

Bildlauf nach unten.

-

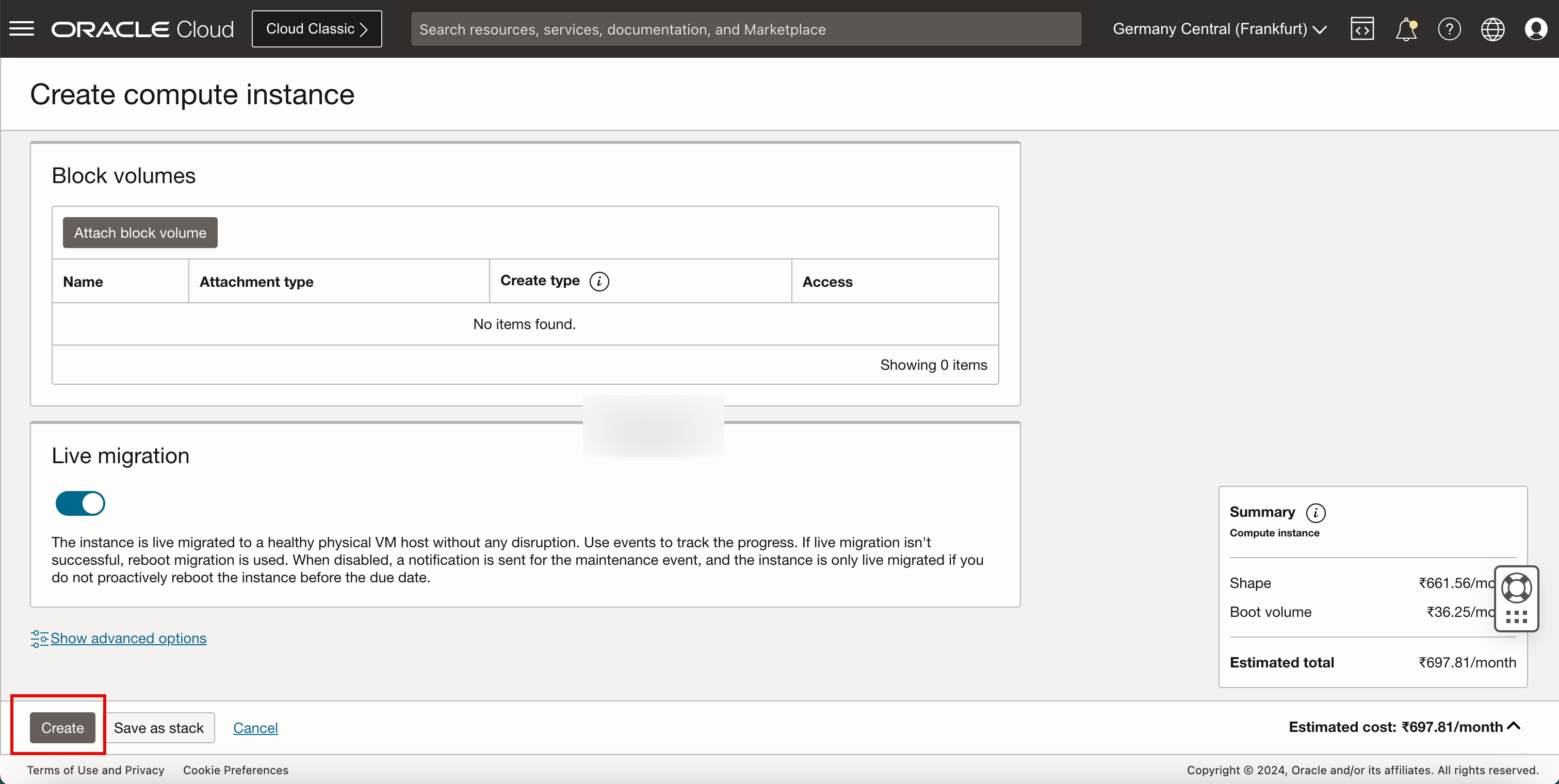

Klicken Sie auf Erstellen.

-

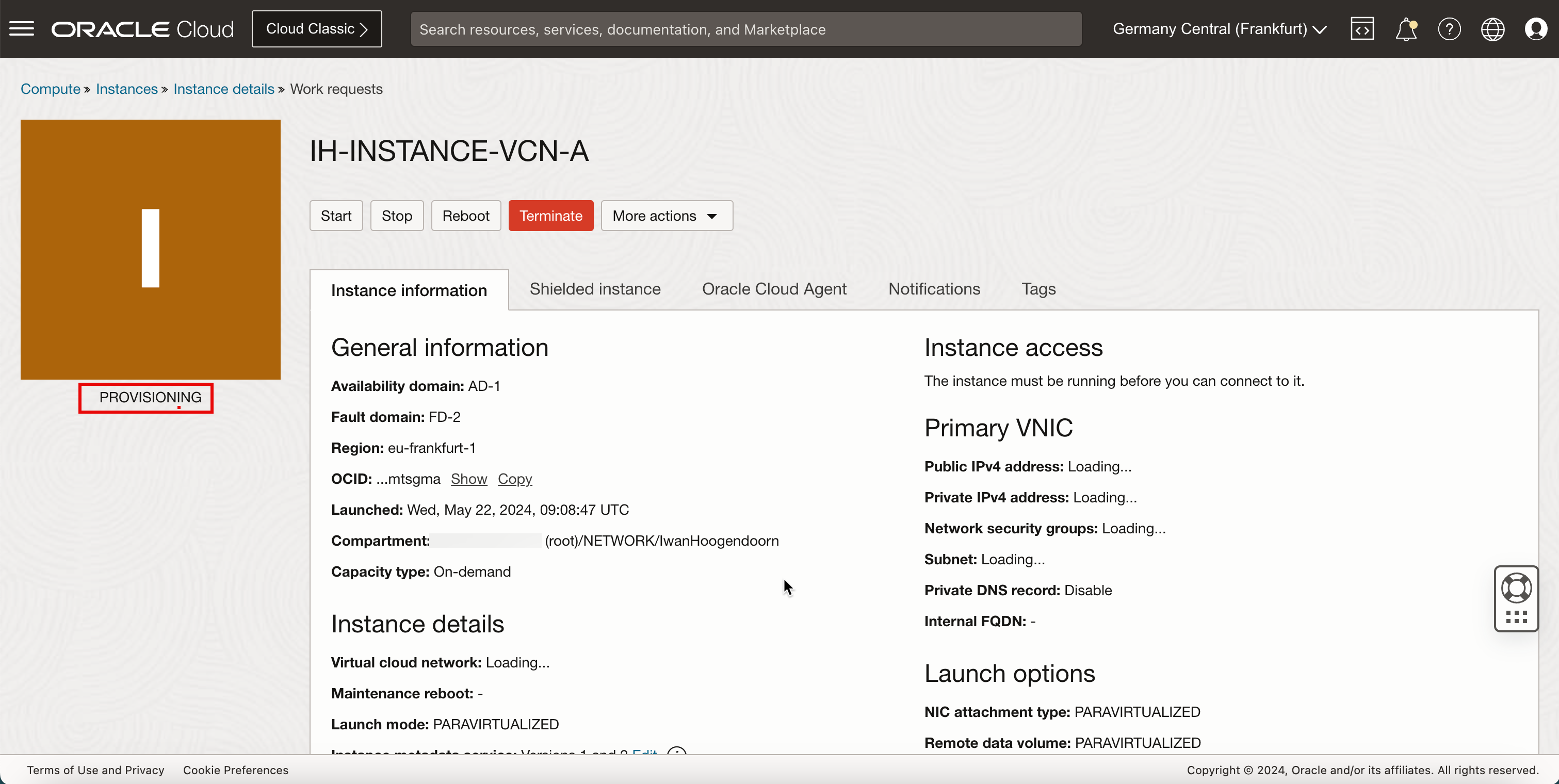

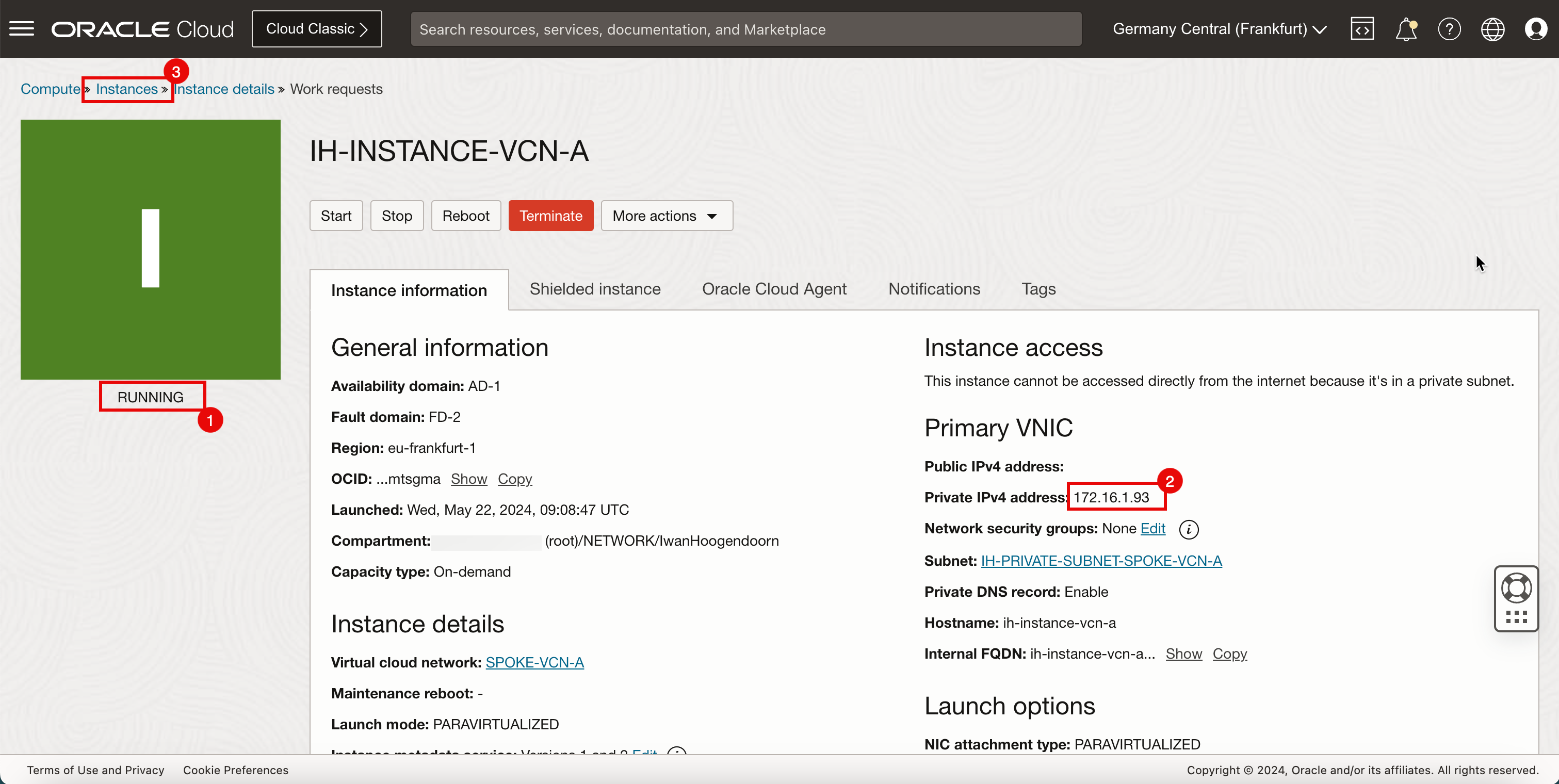

Beachten Sie, dass der Status PROVISIONING lautet.

- Beachten Sie, dass der Status in Wird ausgeführt geändert wird.

- Halten Sie die private IP-Adresse fest.

- Klicken Sie auf Instanzen, um zur Seite "Instanzen" zurückzukehren.

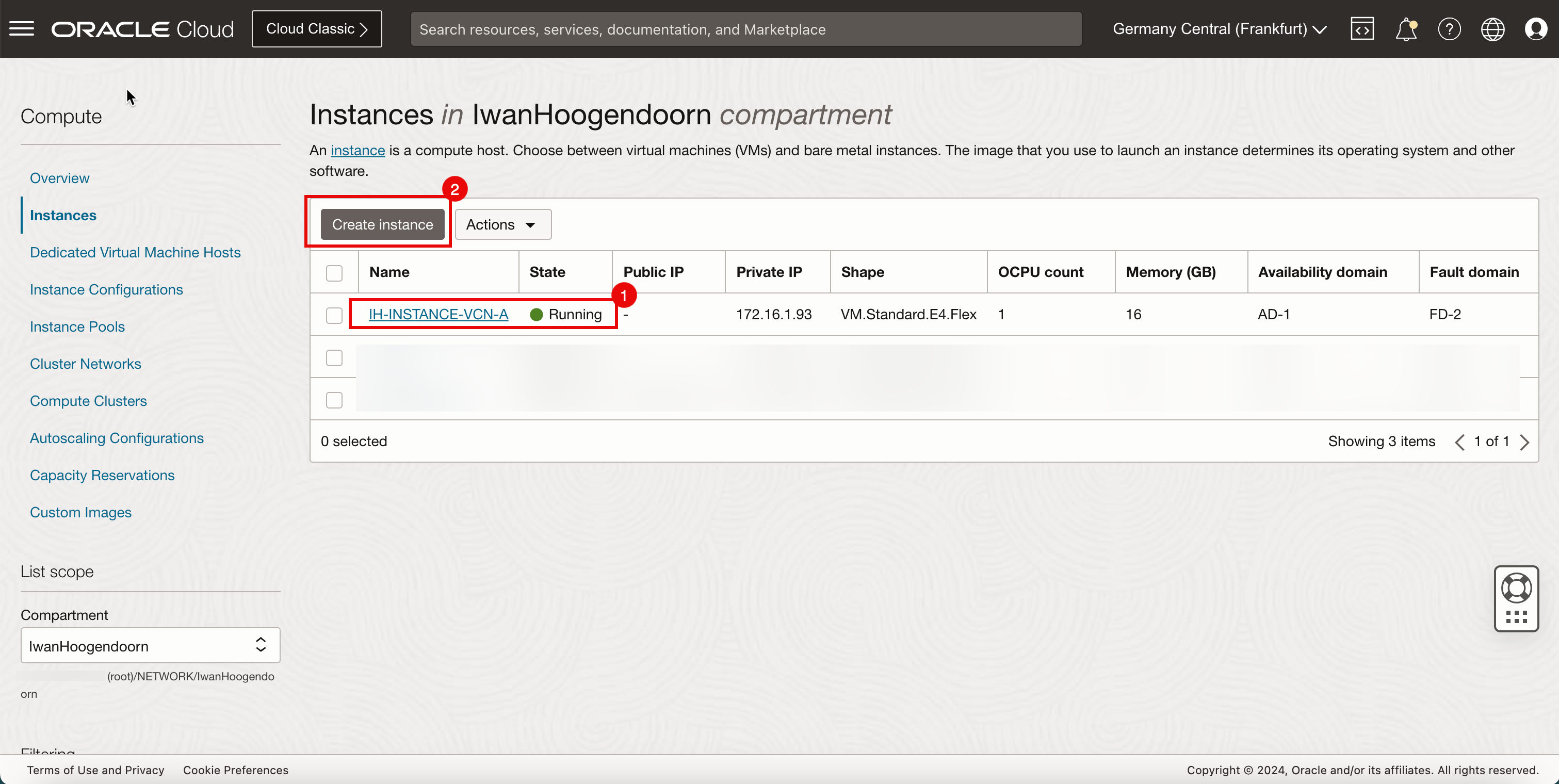

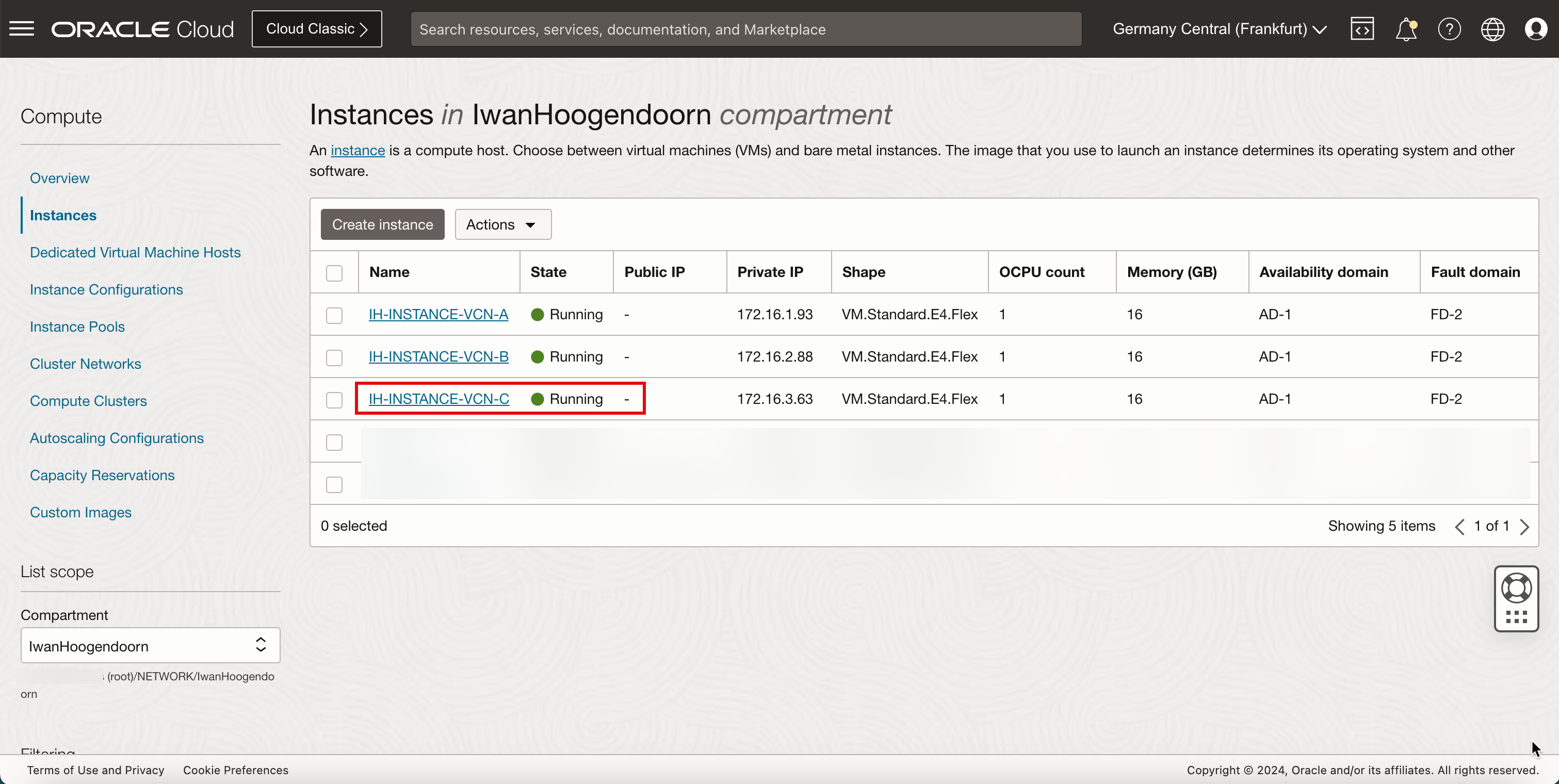

- Beachten Sie, dass die Instanz A ausgeführt wird.

- Klicken Sie auf Instanz erstellen, um die nächste Instanz zu erstellen.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

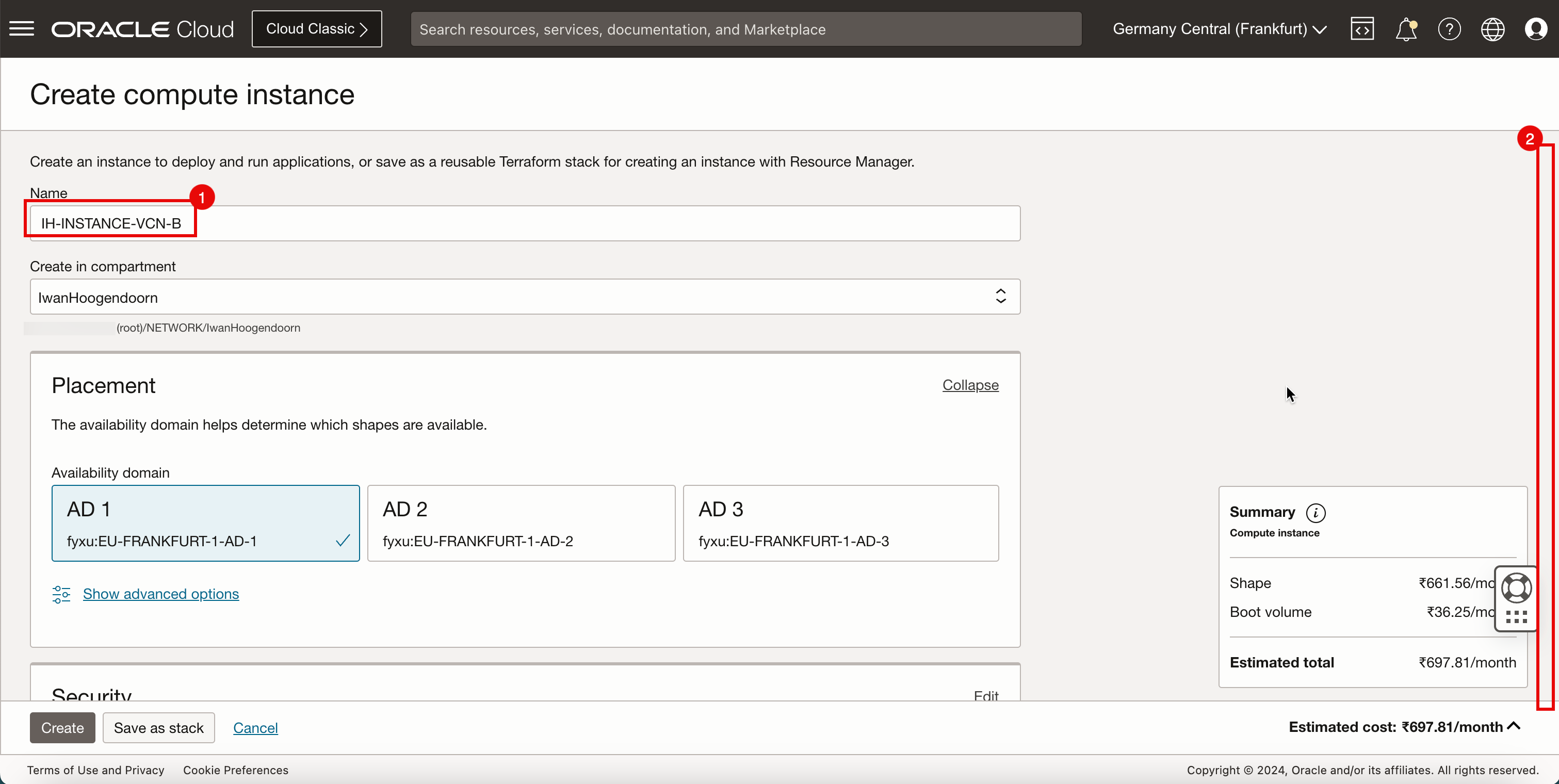

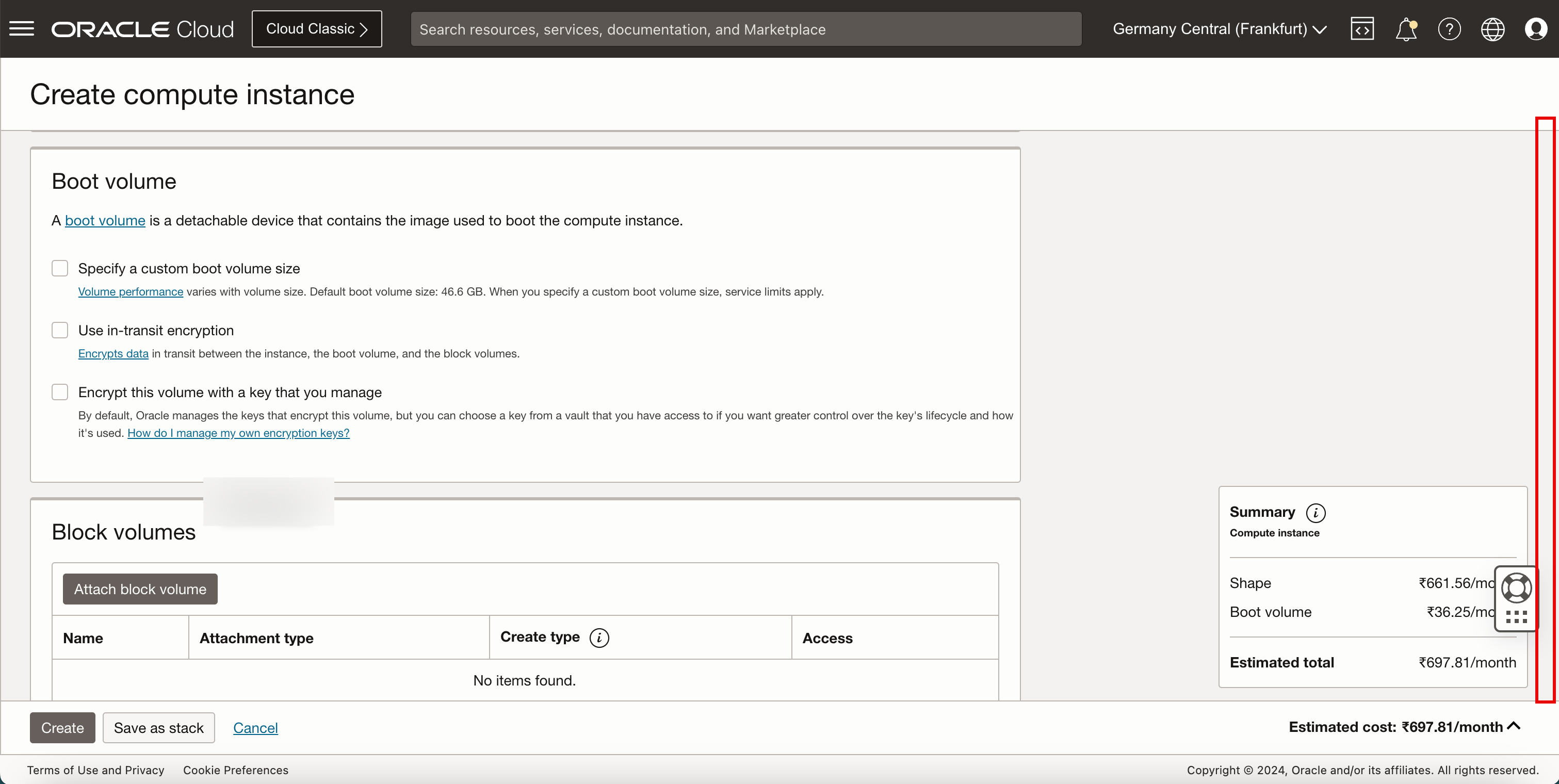

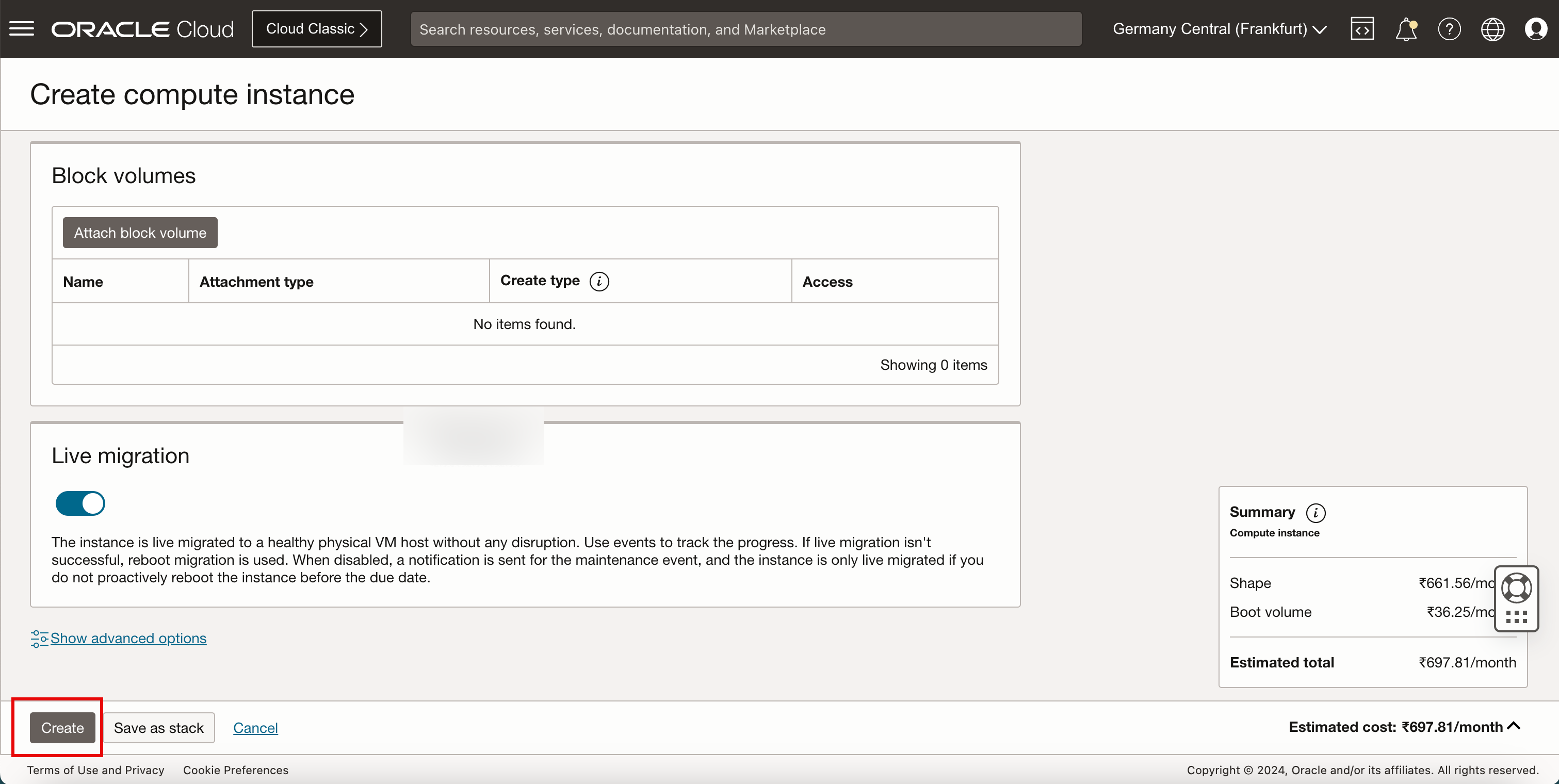

Instanz in Spoke-VCN B erstellen

Im Spoke-VCN B erstellen wir eine einfache Linux-Instanz, die als Netzwerkendpunkt fungiert, mit dem wir unsere Routingflüsse testen können.

Spoke-B-Clientinstanz

-

Instanz erstellen.

- Geben Sie den Namen der Instanz ein.

- Bildlauf nach unten.

-

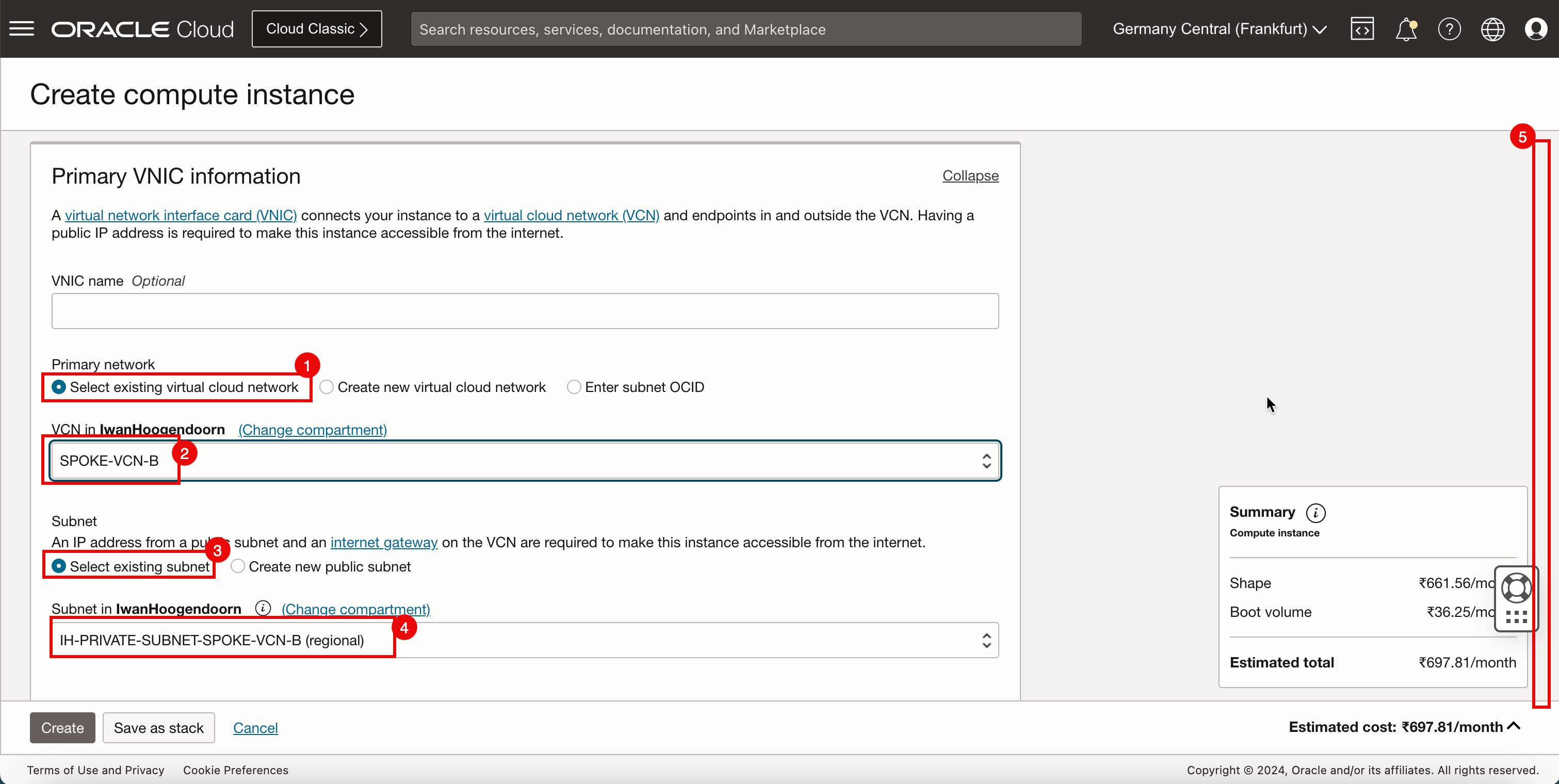

Bildlauf nach unten.

- Wählen Sie unter Primäres Netzwerk die Option Vorhandenes virtuelles Cloud-Netzwerk auswählen aus.

- Wählen Sie im VCN die Option SPOKE-VCN-B aus.

- Wählen Sie unter Subnetz die Option Vorhandenes Subnetz auswählen aus.

- Wählen Sie das private Subnetz aus Spoke-VCN B aus.

- Bildlauf nach unten.

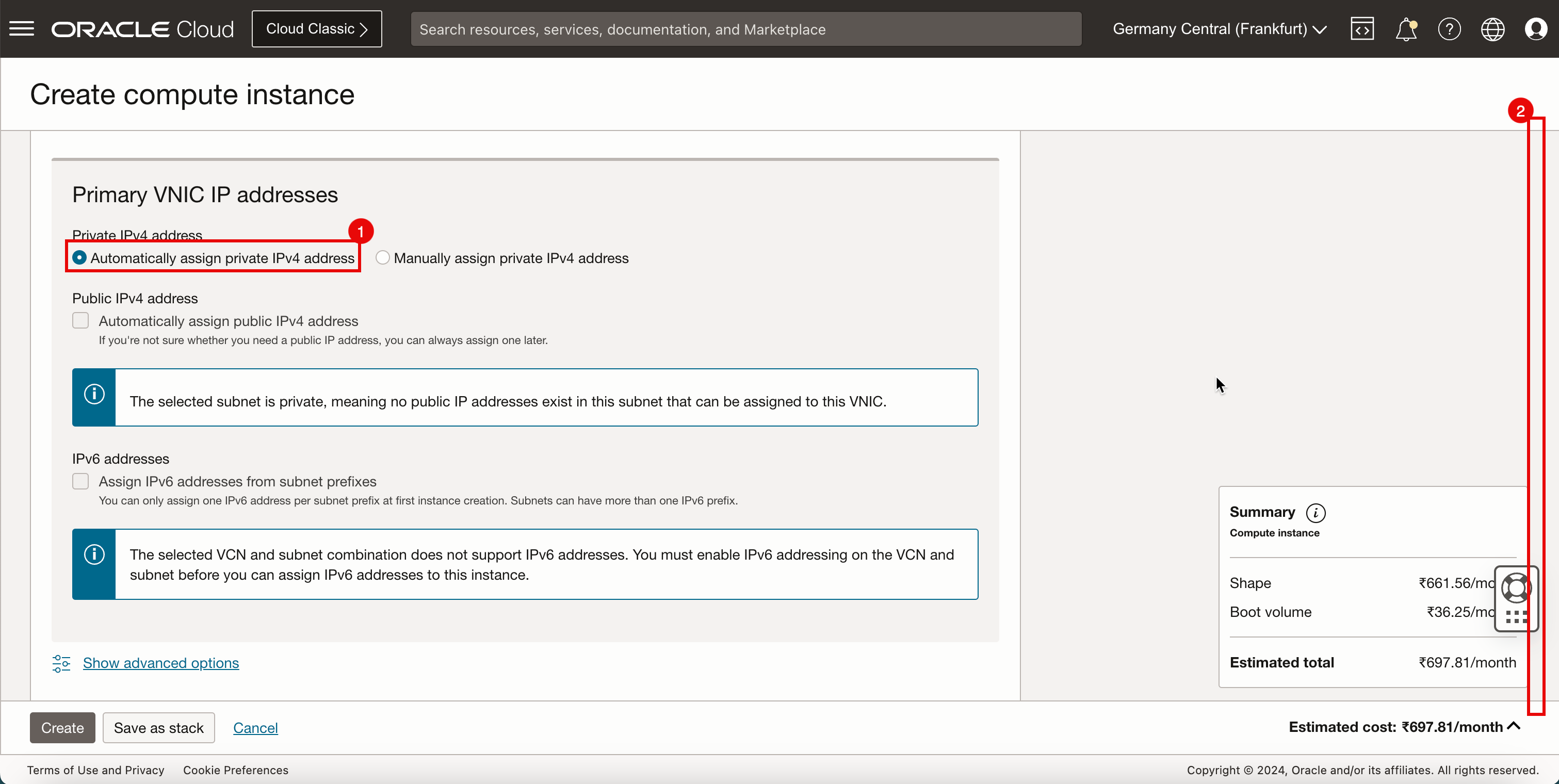

- Wählen Sie unter Private IPv4-Adresse die Option Private IPv4-Adresse automatisch zuweisen aus.

- Bildlauf nach unten.

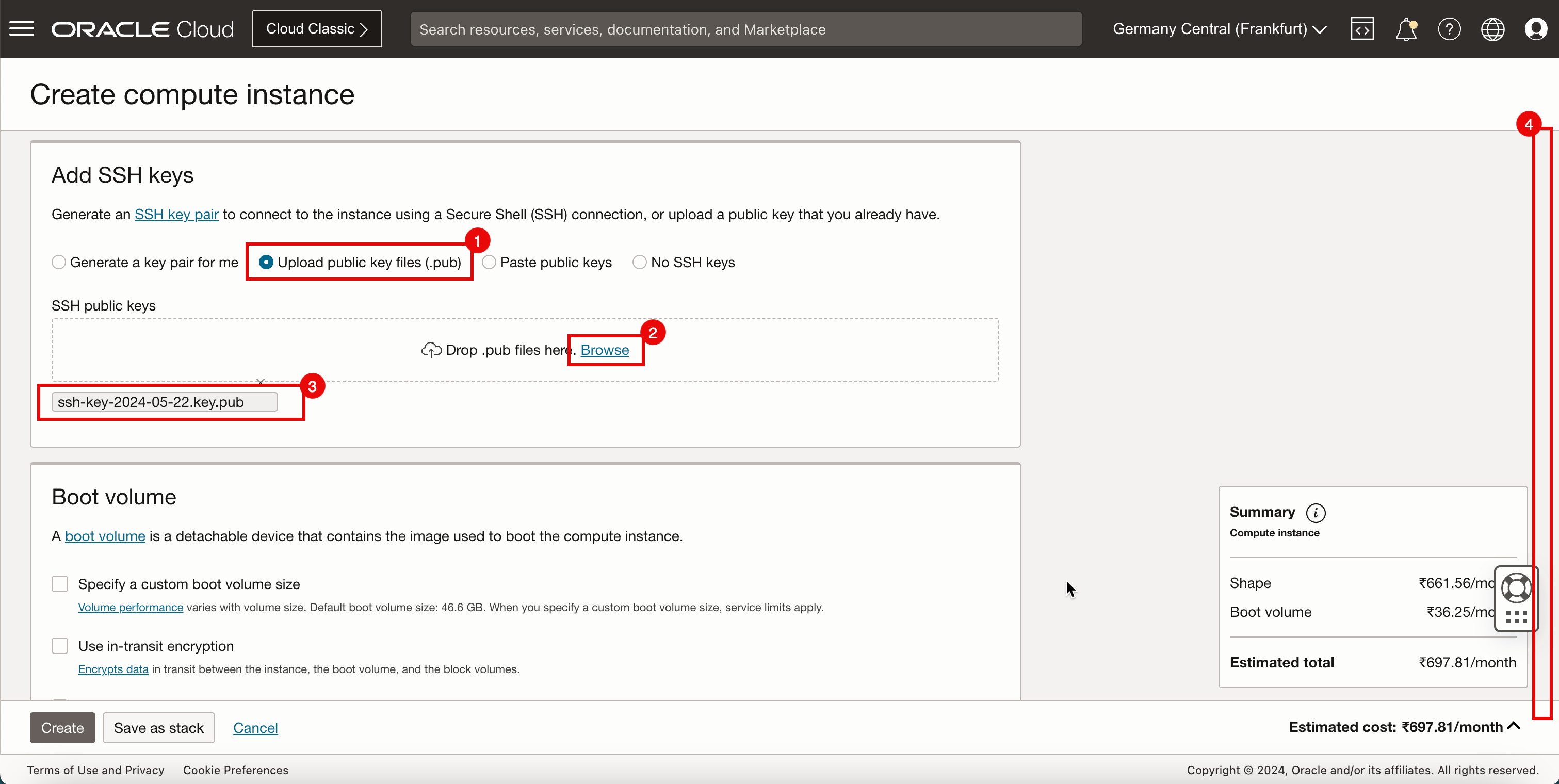

- Public-Key-Dateien hochladen

- Klicken Sie auf Durchsuchen. Wählen Sie die Public-Key-Datei aus, die Sie beim Erstellen von Instanz A gespeichert haben.

- Stellen Sie sicher, dass der Public Key ausgewählt ist.

- Bildlauf nach unten.

-

Bildlauf nach unten.

-

Klicken Sie auf Erstellen.

-

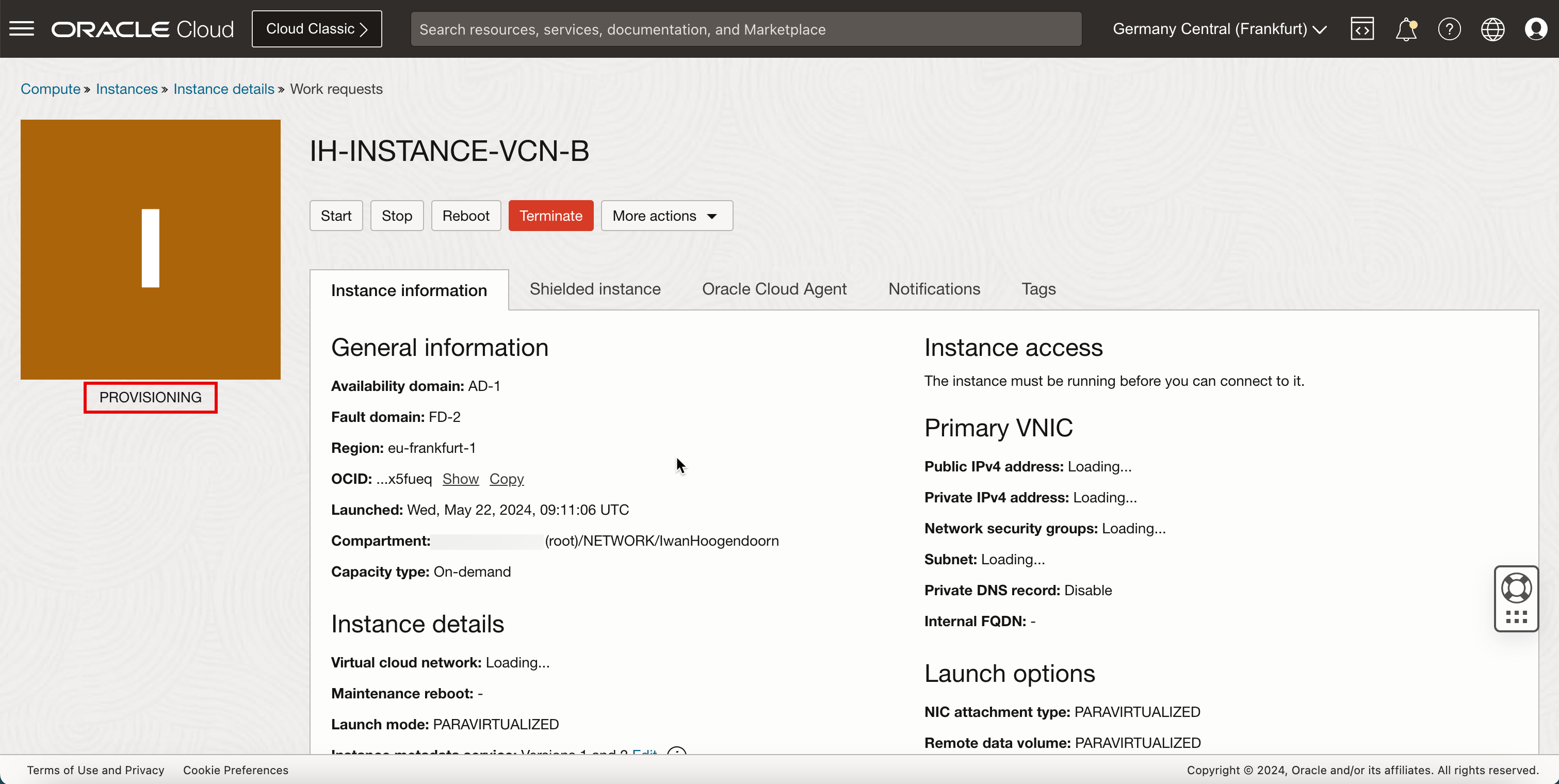

Beachten Sie, dass der Status PROVISIONING lautet.

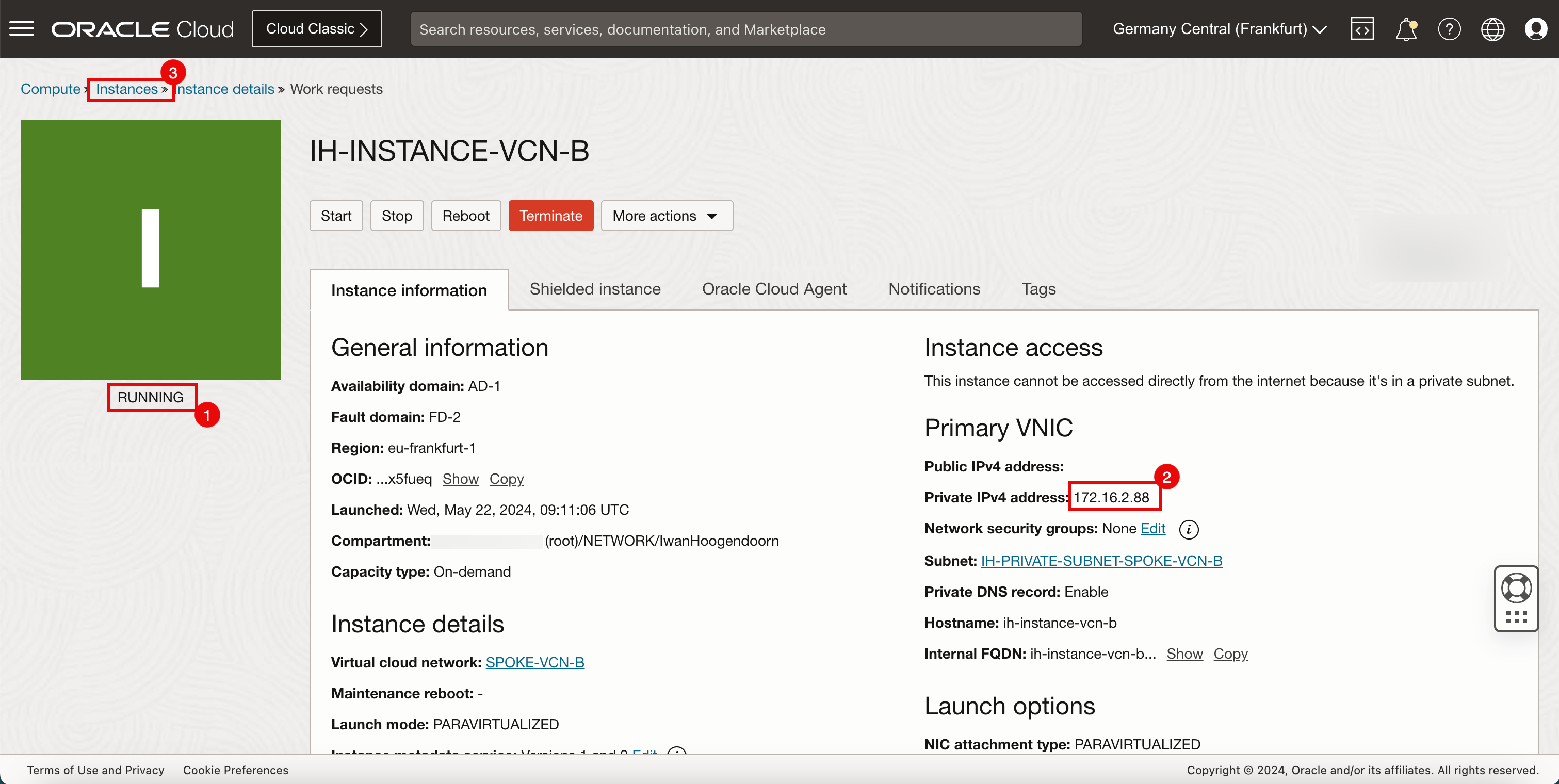

- Beachten Sie, dass der Status Wird ausgeführt geändert wird.

- Beachten Sie die private IP-Adresse, die in einem späteren Schritt verwendet werden soll.

- Klicken Sie auf Instanzen, um zur Seite "Instanzen" zurückzukehren.

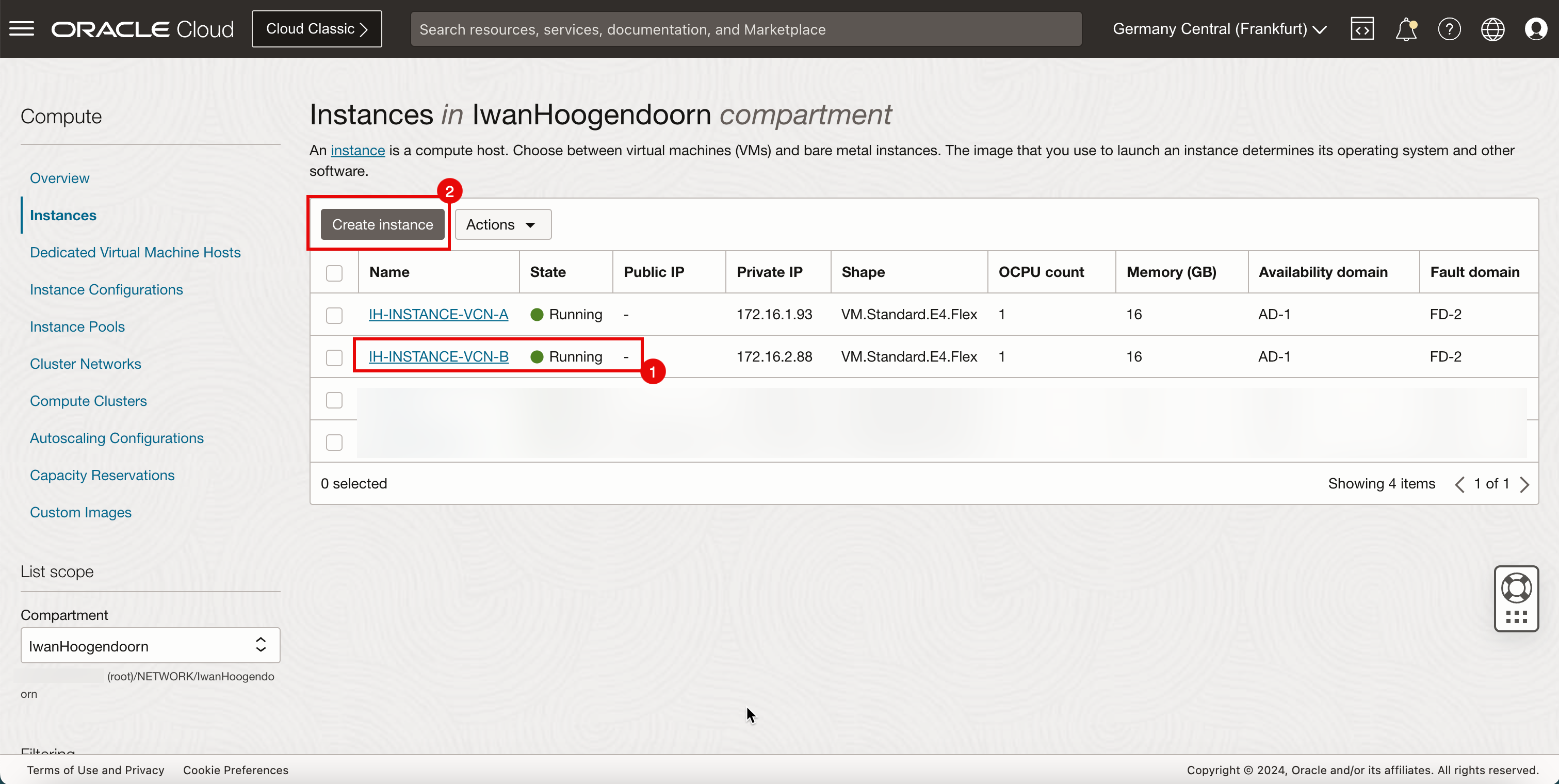

- Beachten Sie, dass Instanz B ausgeführt wird.

- Klicken Sie auf Instanz erstellen, um die nächste Instanz zu erstellen.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

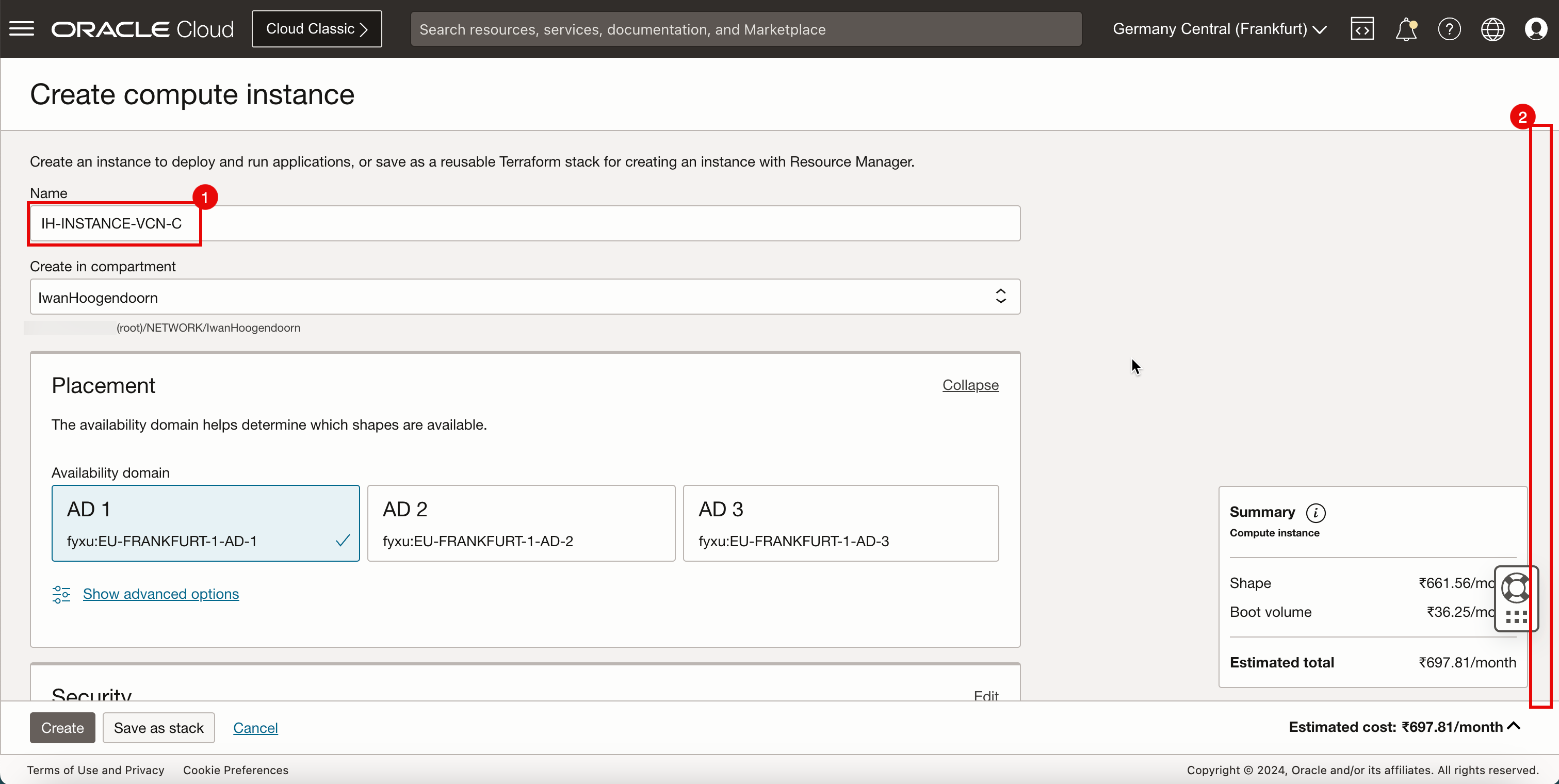

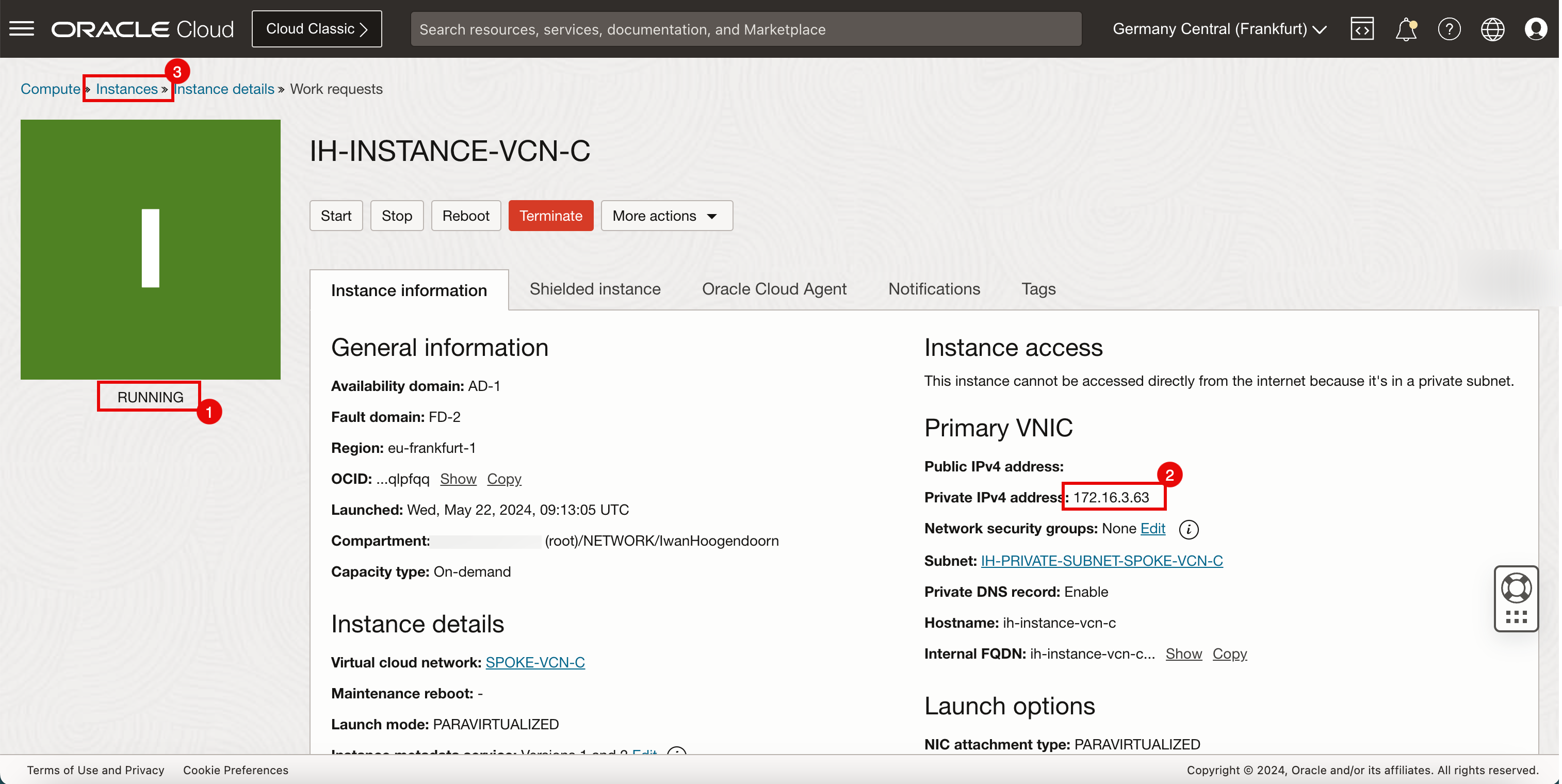

Instanz in Spoke-VCN C erstellen

Im Spoke-VCN C erstellen wir eine einfache Linux-Instanz, die als Netzwerkendpunkt fungiert, mit dem wir unsere Routingflüsse testen können.

Spoke-C-Clientinstanz

-

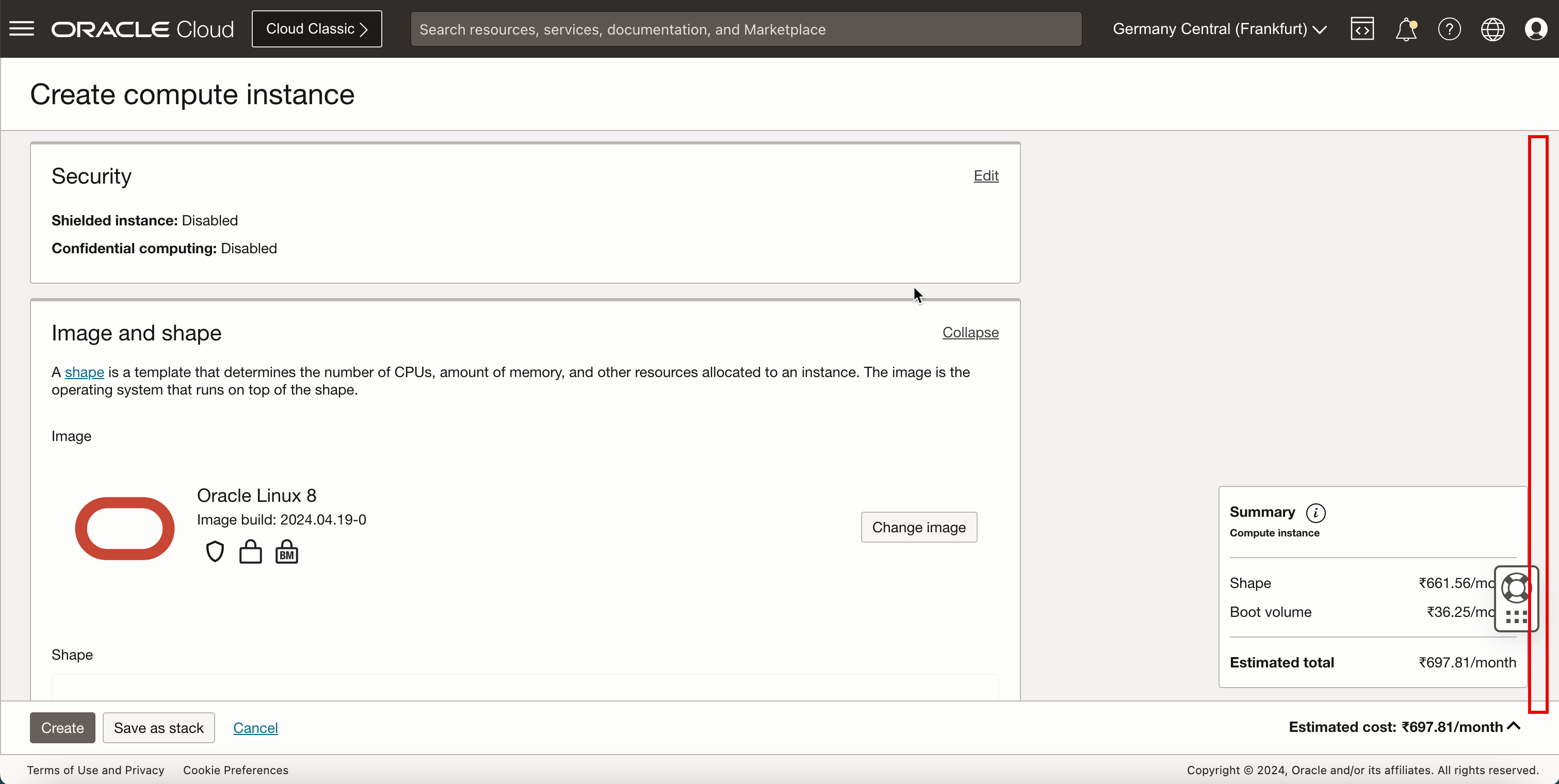

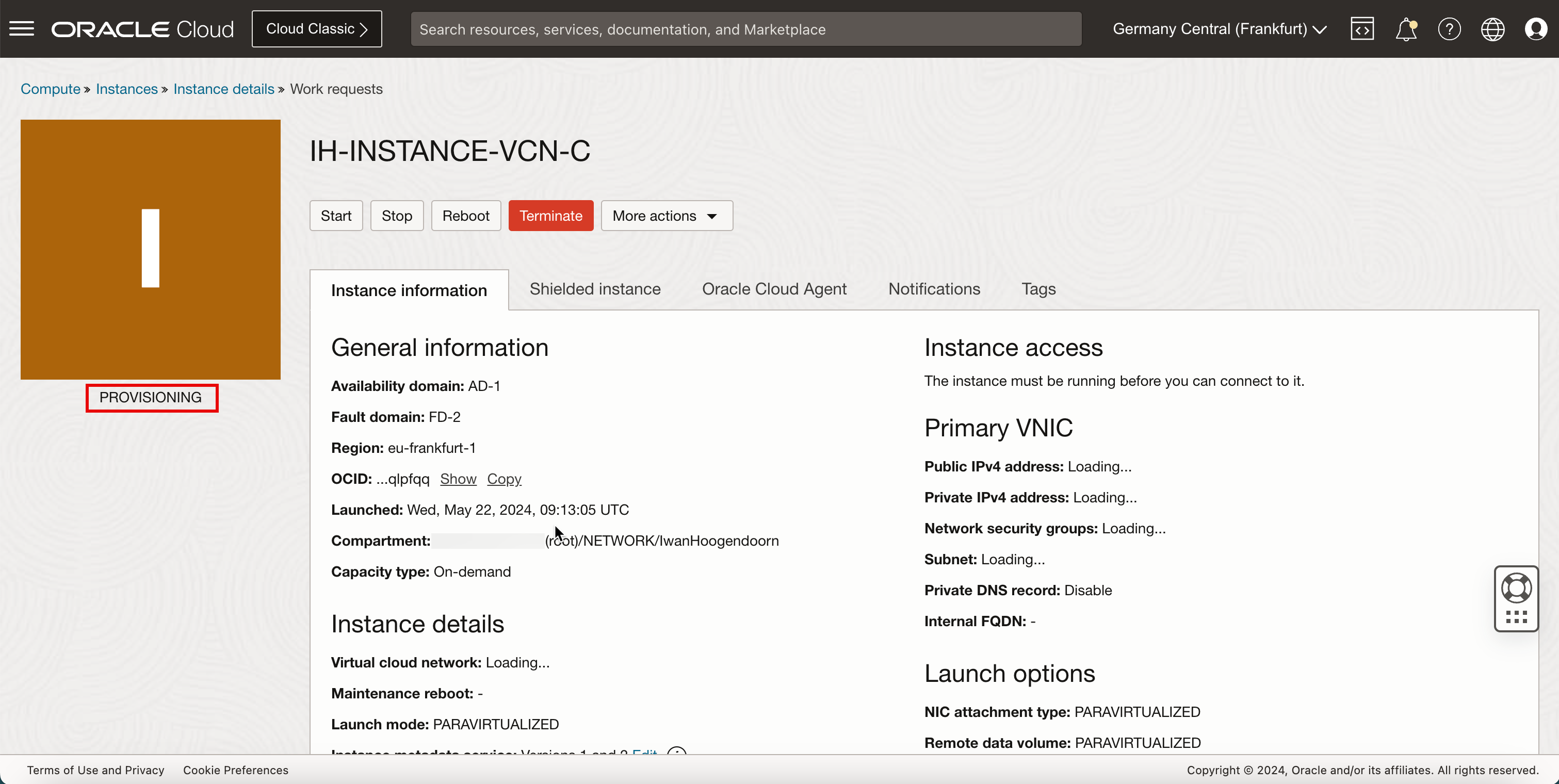

Instanz erstellen.

- Geben Sie einen Namen für die Instanz ein.

- Bildlauf nach unten.

-

Bildlauf nach unten.

- Wählen Sie unter Primäres Netzwerk die Option Vorhandenes virtuelles Cloud-Netzwerk auswählen aus.

- Wählen Sie im VCN die Option SPOKE-VCN-C aus.

- Wählen Sie unter Subnetz die Option Vorhandenes Subnetz auswählen aus.

- Wählen Sie das private Subnetz aus dem Spoke-VCN C aus.

- Bildlauf nach unten.

- Wählen Sie unter Private IPv4-Adresse die Option Private IPv4-Adresse automatisch zuweisen aus.

- Bildlauf nach unten.

- Public-Key-Dateien hochladen

- Klicken Sie auf Durchsuchen. Wählen Sie die Public-Key-Datei aus, die Sie beim Erstellen von Instanz A gespeichert haben.

- Stellen Sie sicher, dass der Public Key ausgewählt ist

- Bildlauf nach unten.

-

Bildlauf nach unten.

-

Klicken Sie auf Erstellen.

-

Beachten Sie, dass der Status PROVISIONING lautet.

- Beachten Sie, dass der Status in Wird ausgeführt geändert wird.

- Halten Sie die private IP-Adresse fest.

- Klicken Sie auf Instanzen, um zur Seite "Instanzen" zurückzukehren

-

Beachten Sie, dass die Instanz C ausgeführt wird.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

Aufgabe 5: pfSense-Firewallinstanz im Hub-VCN hinzufügen

Die letzte Instanz, die wir für unser Netzwerk-Setup benötigen, ist eine Firewall. Dies kann beispielsweise eine beliebige Firewall wie die OCI-Netzwerkfirewall sein. In diesem Tutorial verwenden wir die pfSense-Firewall.

Um eine pfSense-Instanz (hub-fw) zu erstellen, die als Firewall in Ihrer OCI-Umgebung fungieren kann, verwenden Sie dieses Tutorial.

Hinweis: Erstellen Sie die Instanz pfSense, bevor Sie mit dem Tutorial fortfahren.

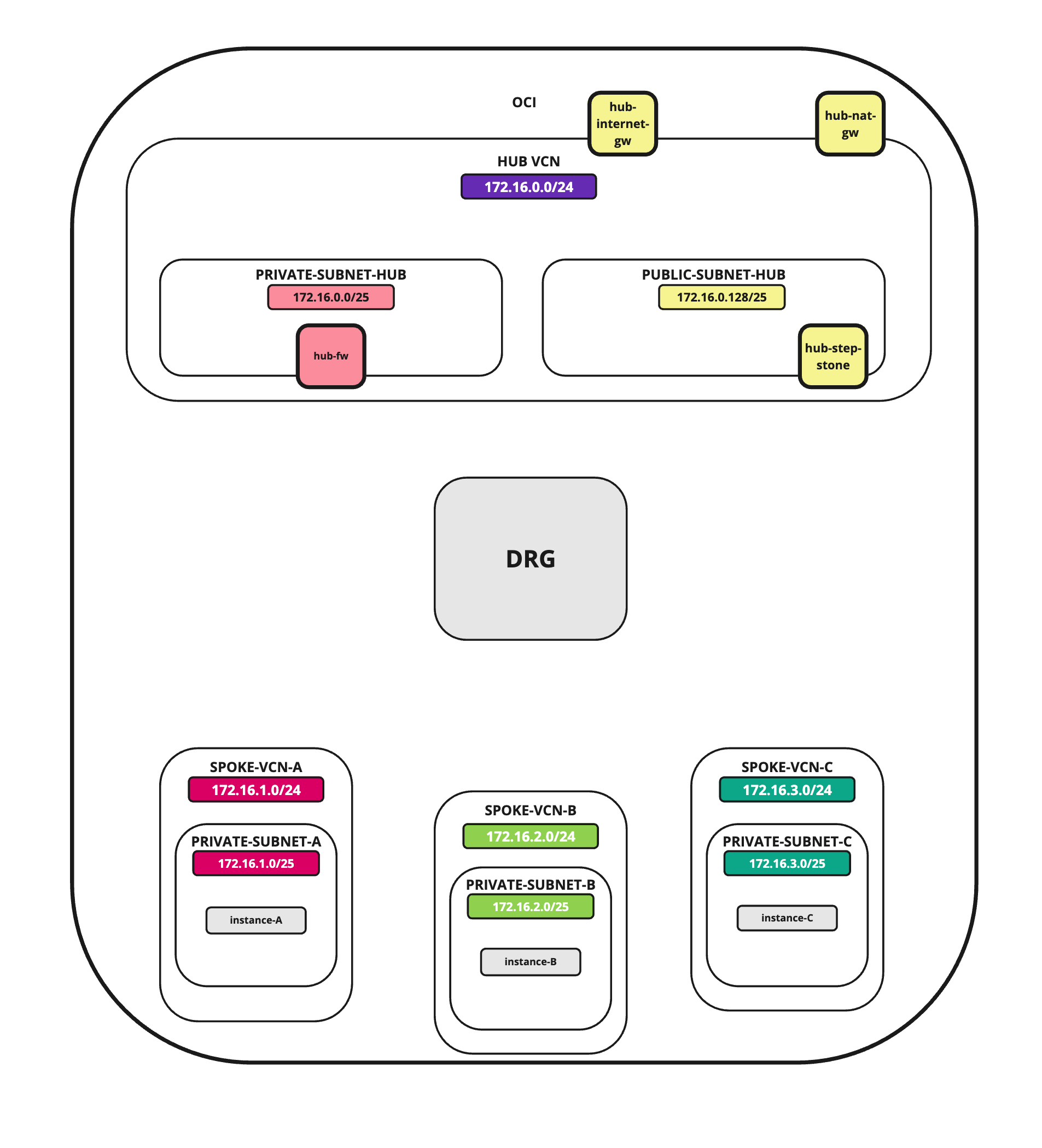

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

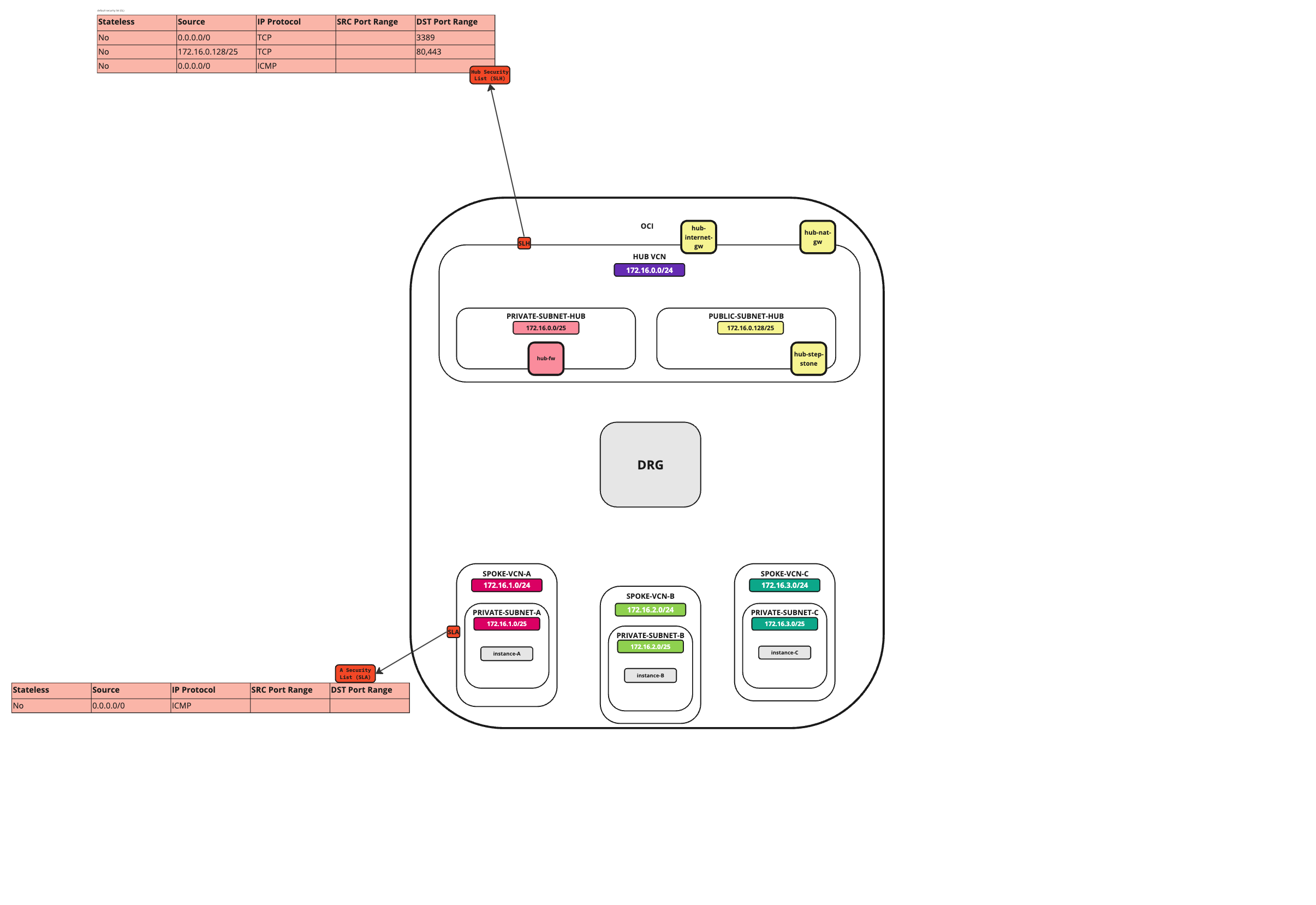

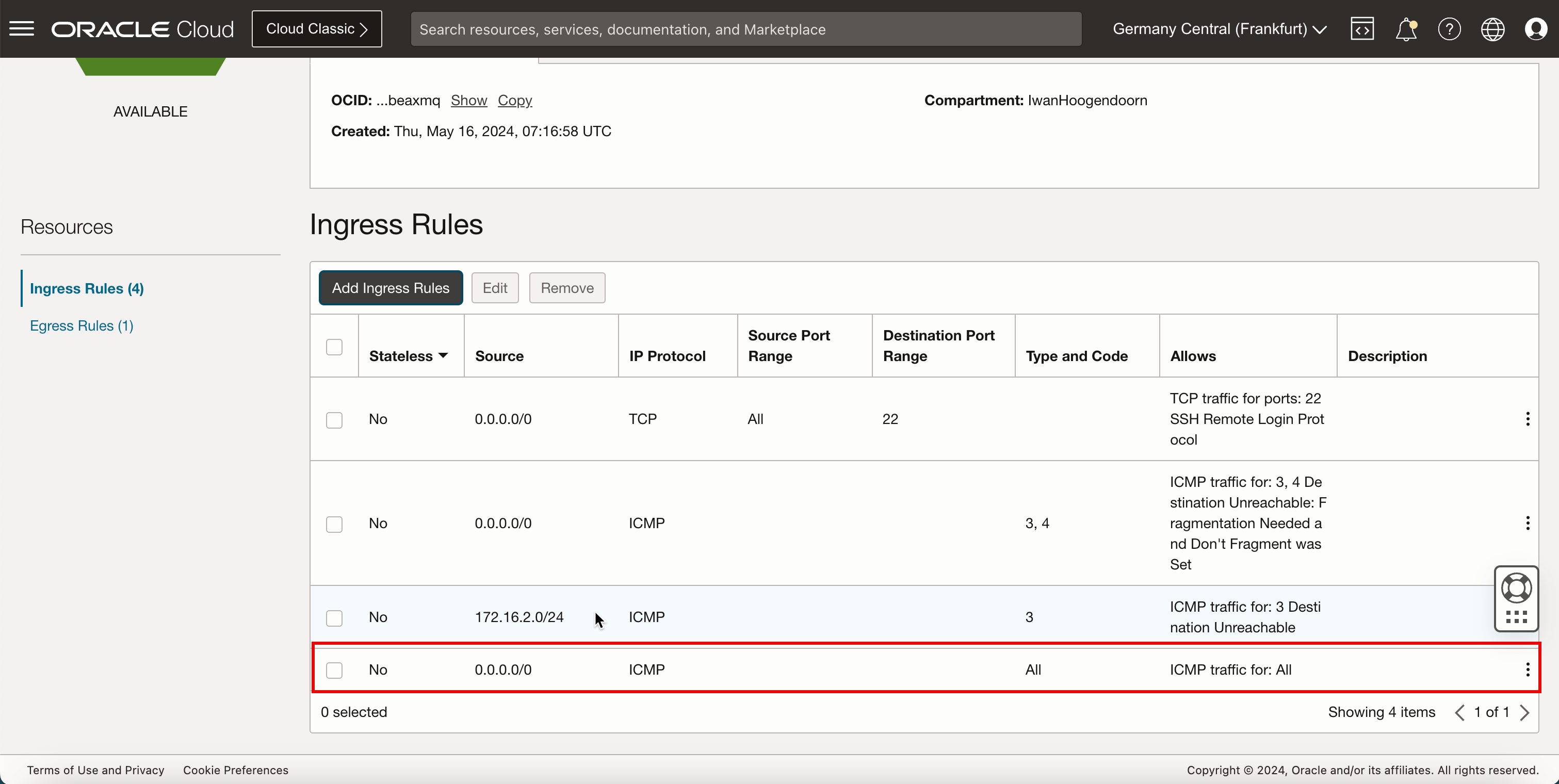

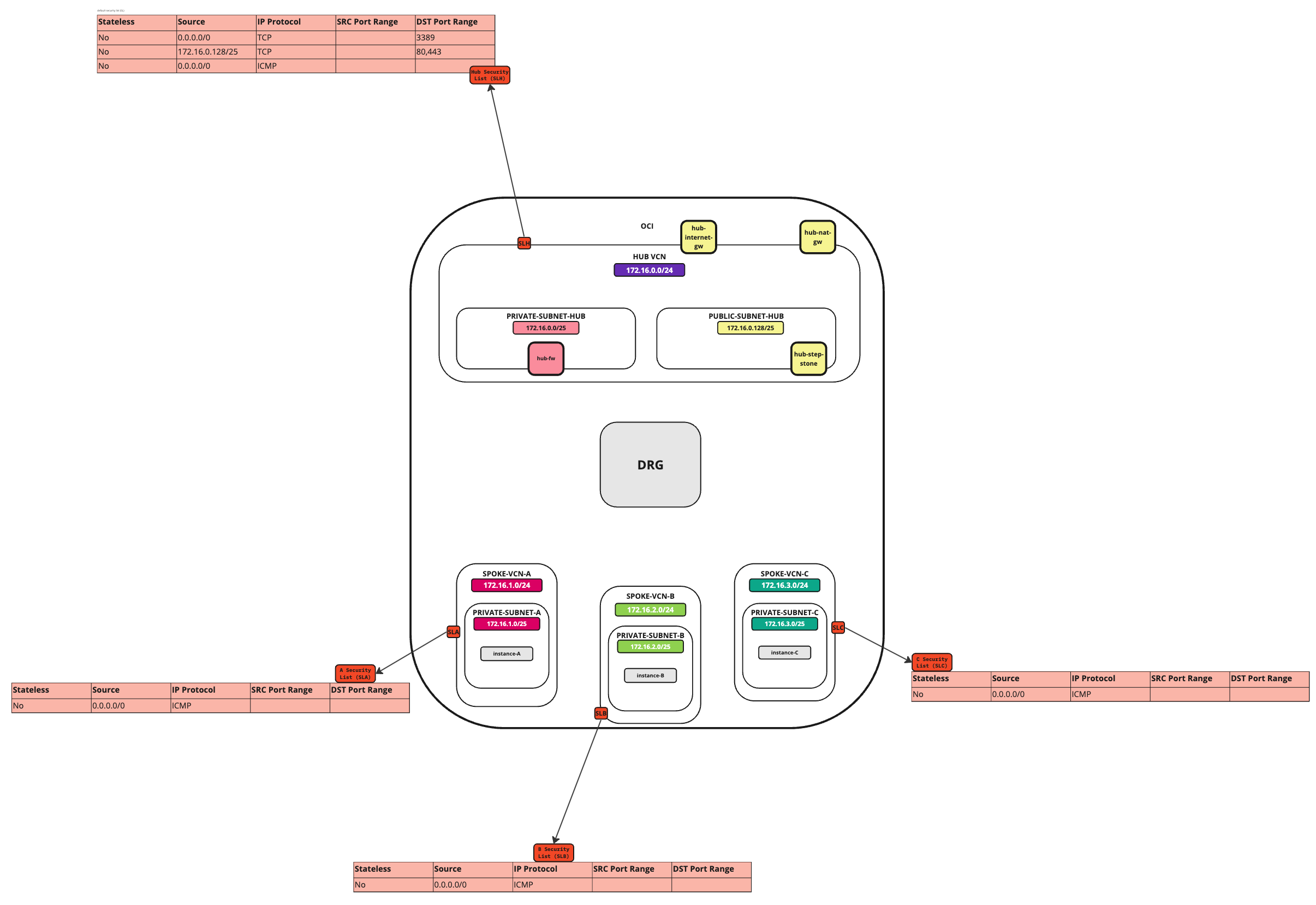

Aufgabe 6: Firewallregeln in den Sicherheitslisten öffnen

In einer OCI-Umgebung gibt es mehrere Schichten der Netzwerksicherheit. Standardmäßig wird der gesamte Ingress-Netzwerkverkehr für die meisten Protokolle und Ports blockiert. Um das Testen mit Ping zu ermöglichen, öffnen wir die ICMP-Ports auf dem Hub und den Spoke-VCNs, damit wir den gesamten ICMP-Traffic zulassen können, der in das VCN eingeht.

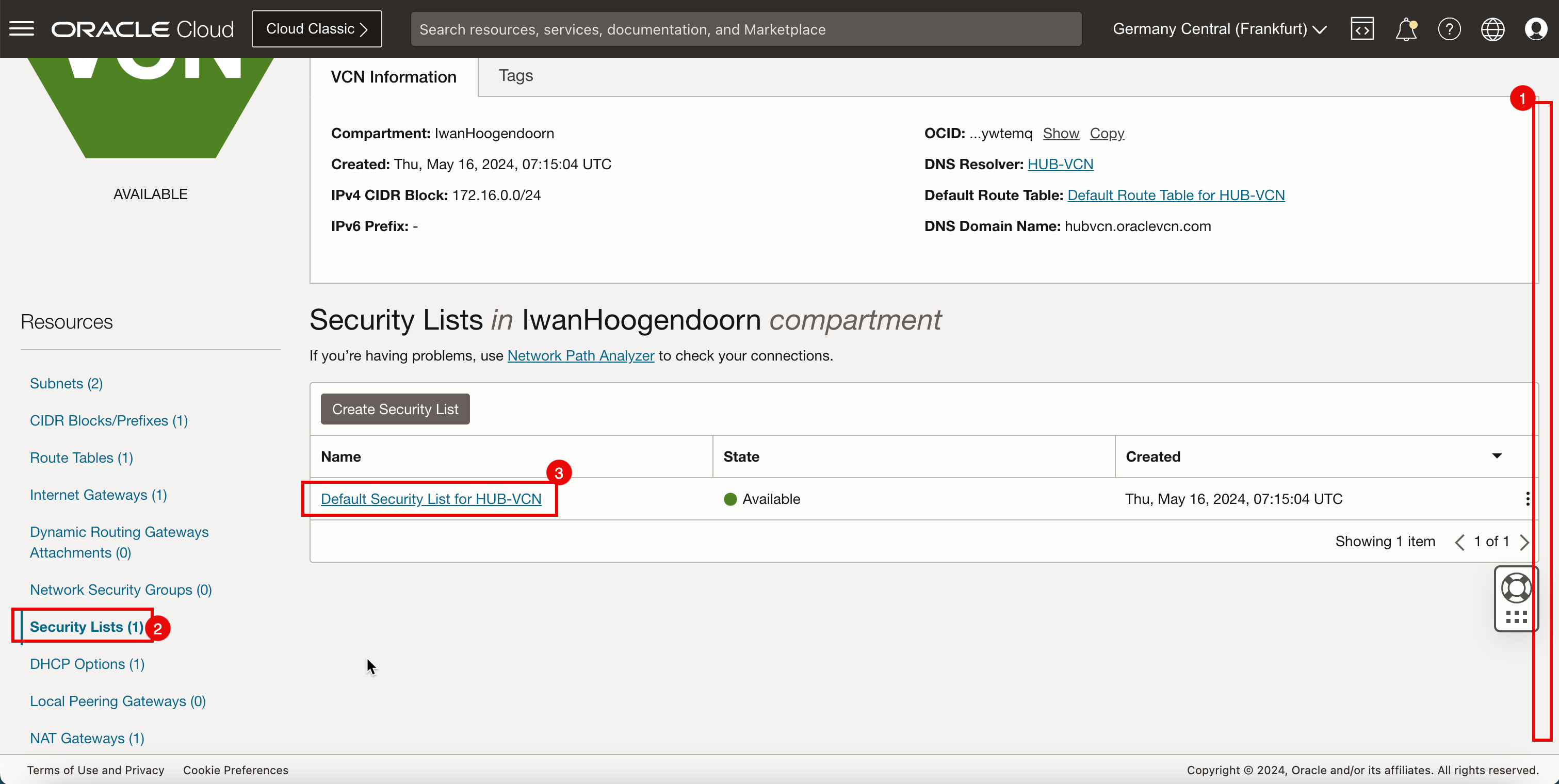

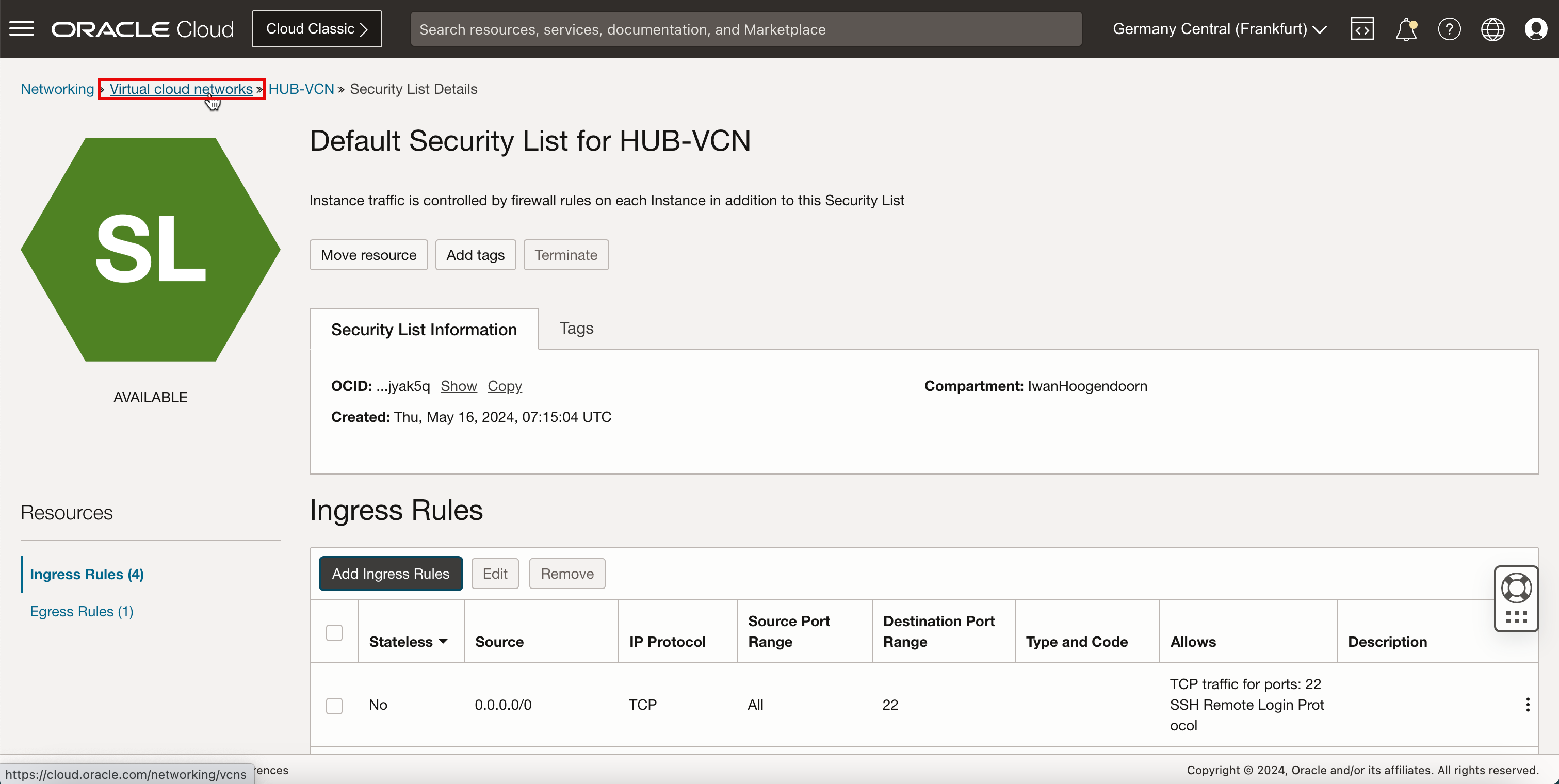

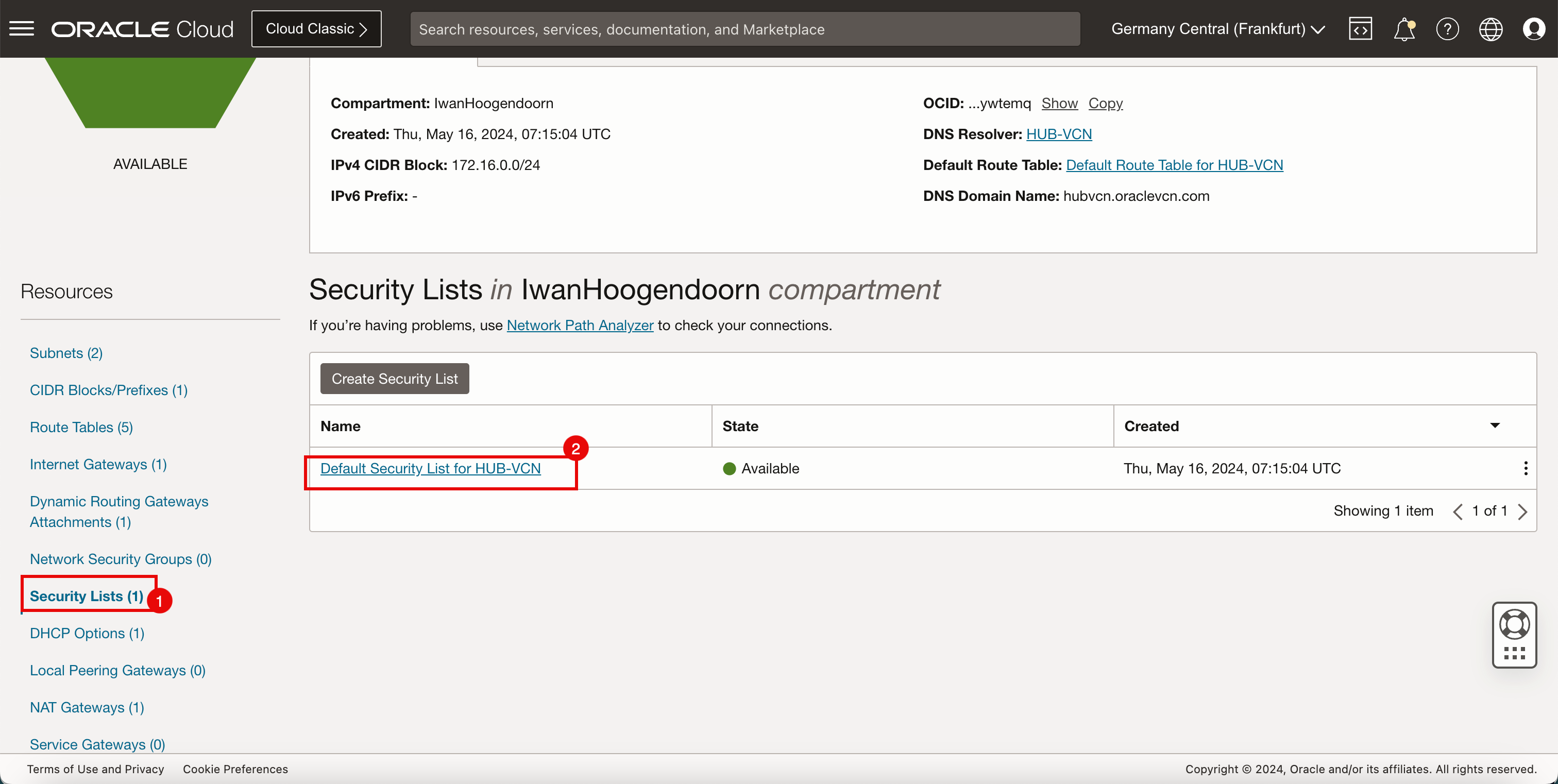

Ingress-Regel in Hub-VCN hinzufügen

-

Gehen Sie zur OCI-Konsole.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Virtuelle Cloud-Netzwerke, oder navigieren Sie zu Networking und Virtuelle Cloud-Netzwerke.

-

Wählen Sie das Hub-VCN aus, an das Ihre pfSense-Firewall angehängt ist.

- Bildlauf nach unten.

- Klicken Sie auf Sicherheitslisten.

- Klicken Sie auf Standardsicherheitsliste für HUB-VCN.

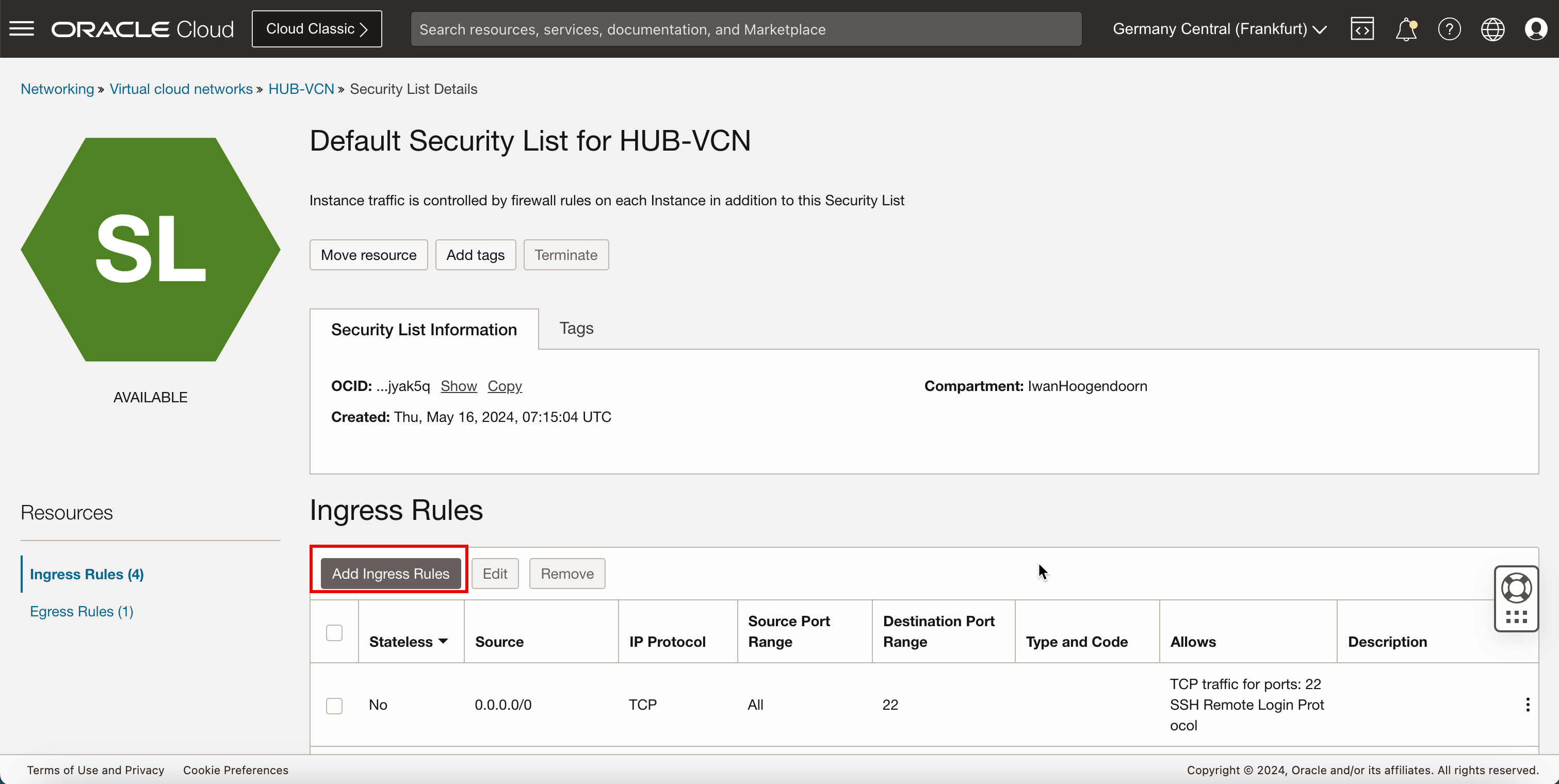

-

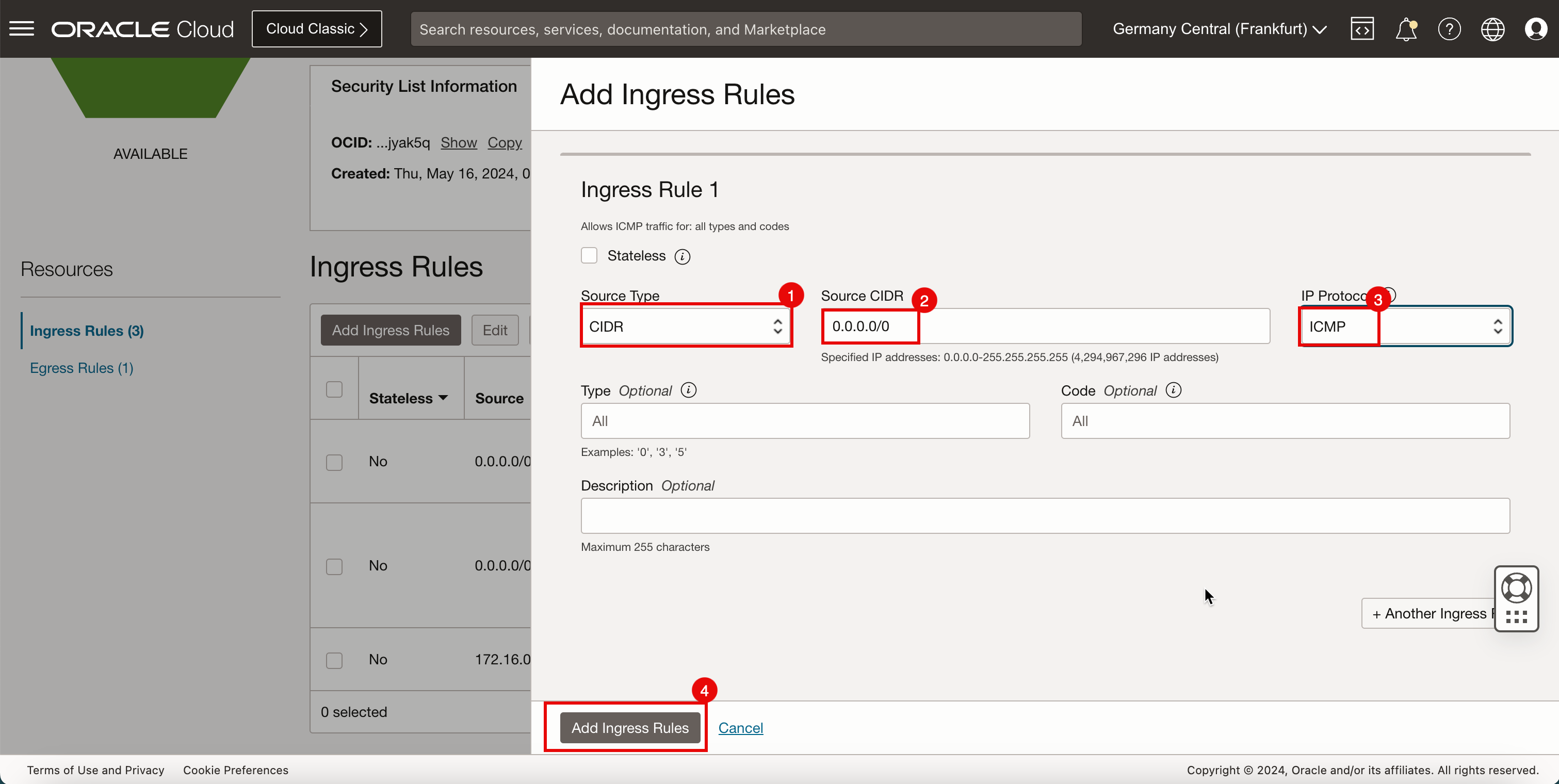

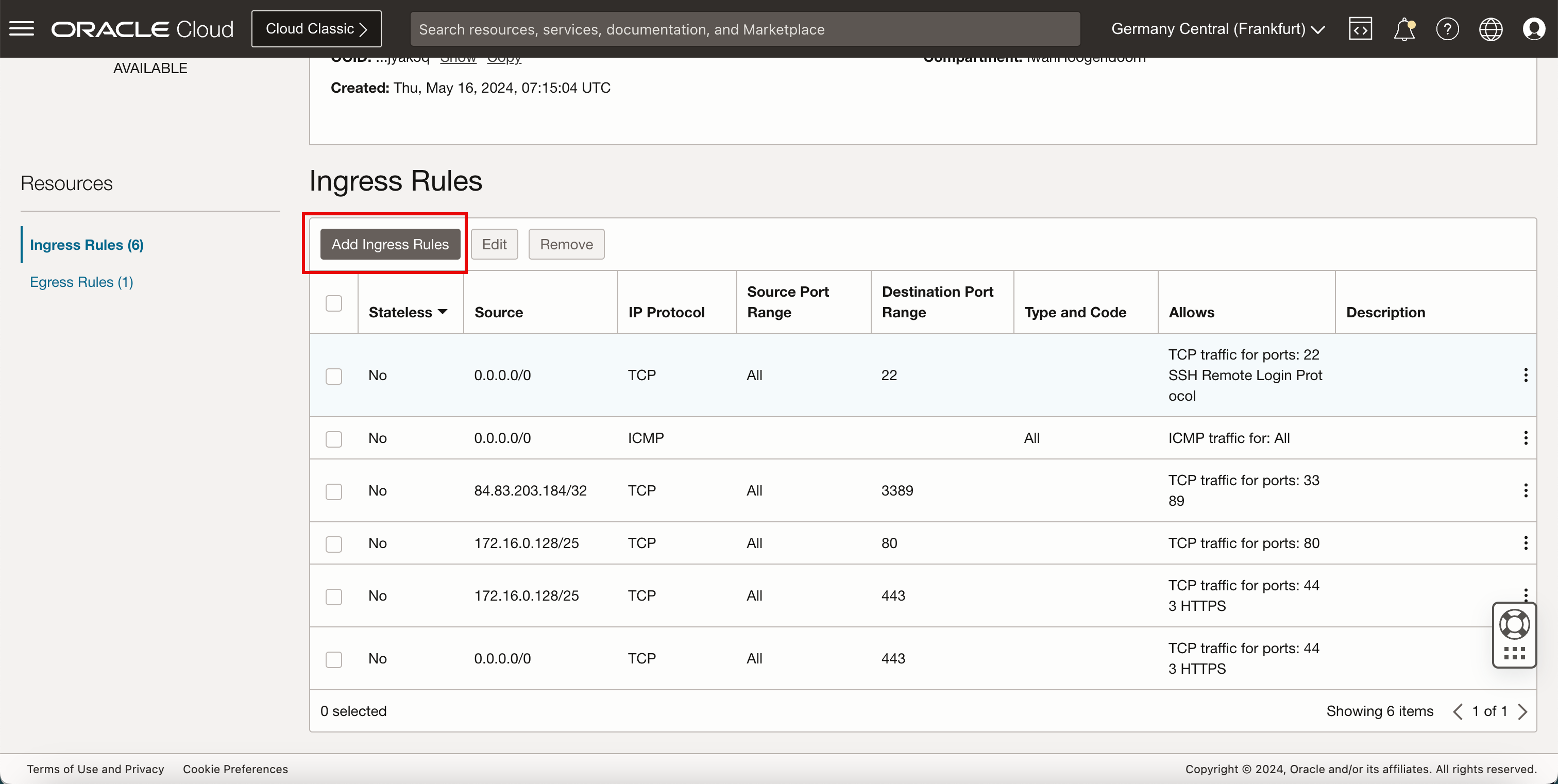

Klicken Sie auf Ingress-Regeln hinzufügen.

- Wählen Sie unter Quelltyp die Option CIDR aus.

- Geben Sie unter Quell-CIDR die Option

0.0.0.0/0ein. - Wählen Sie im Abschnitt IP-Protokoll die Option ICMP.

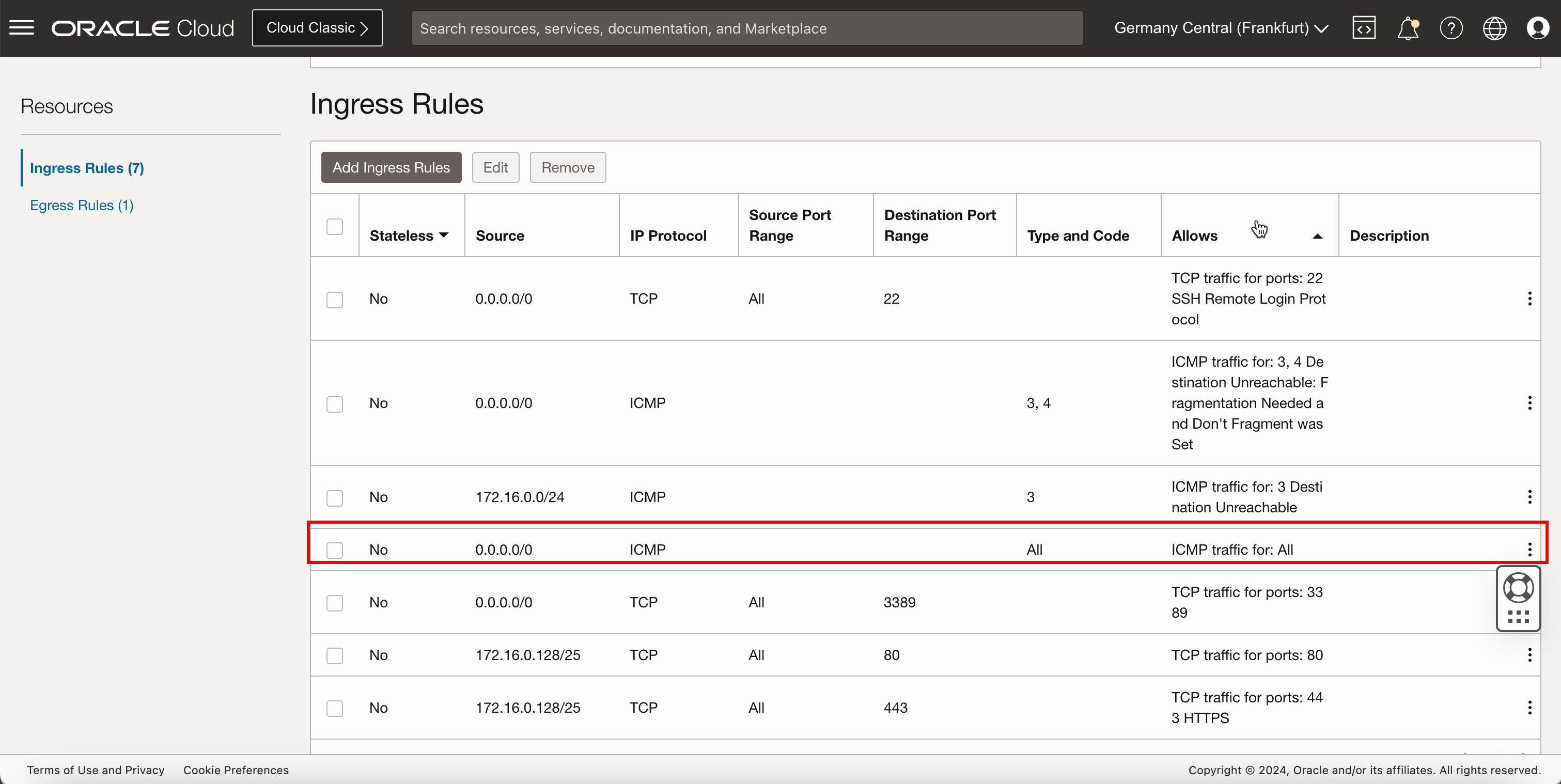

- Klicken Sie auf Ingress-Regeln hinzufügen.

-

Beachten Sie, dass die ICMP-Regeln hinzugefügt wurden.

-

Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

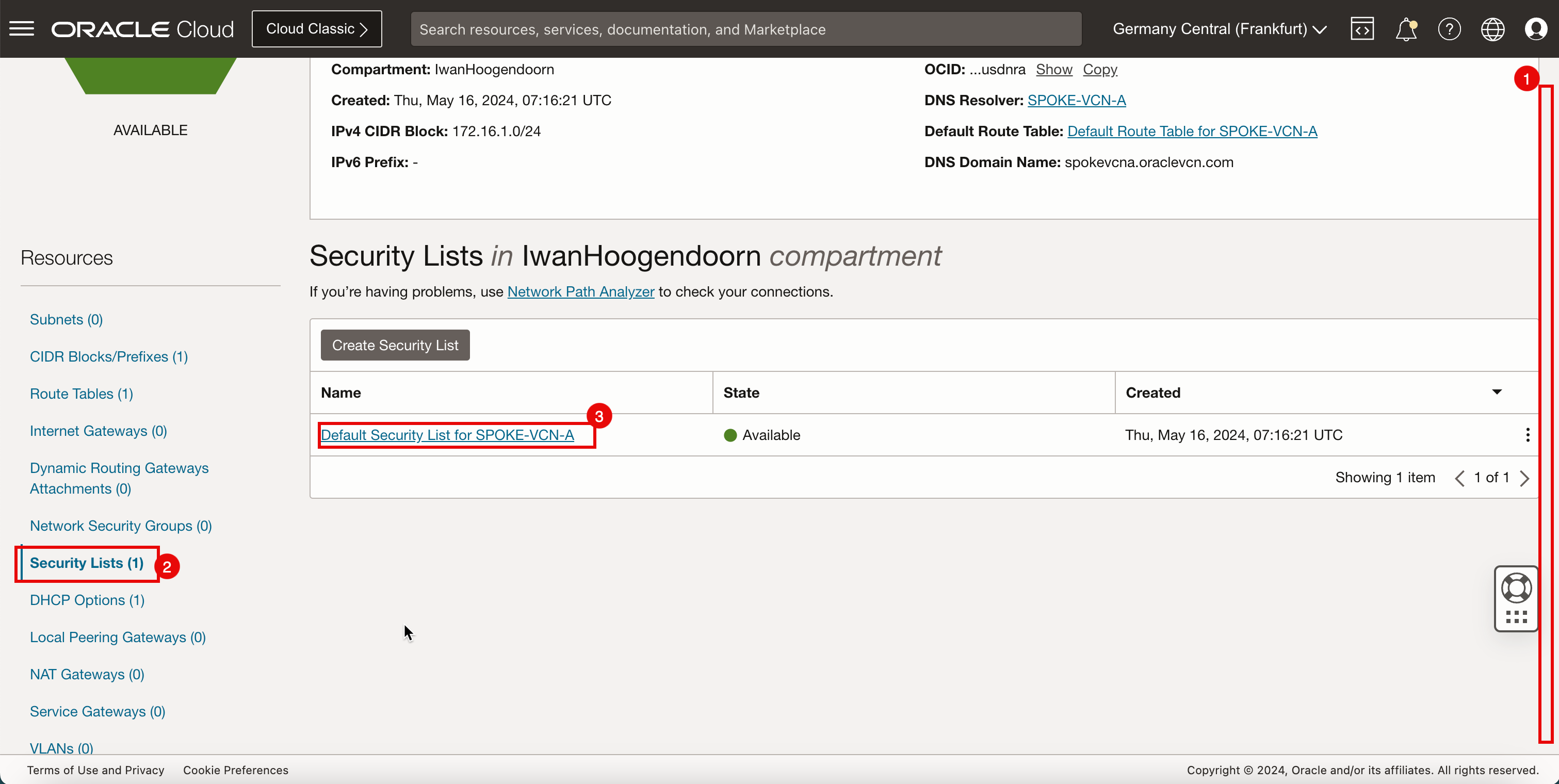

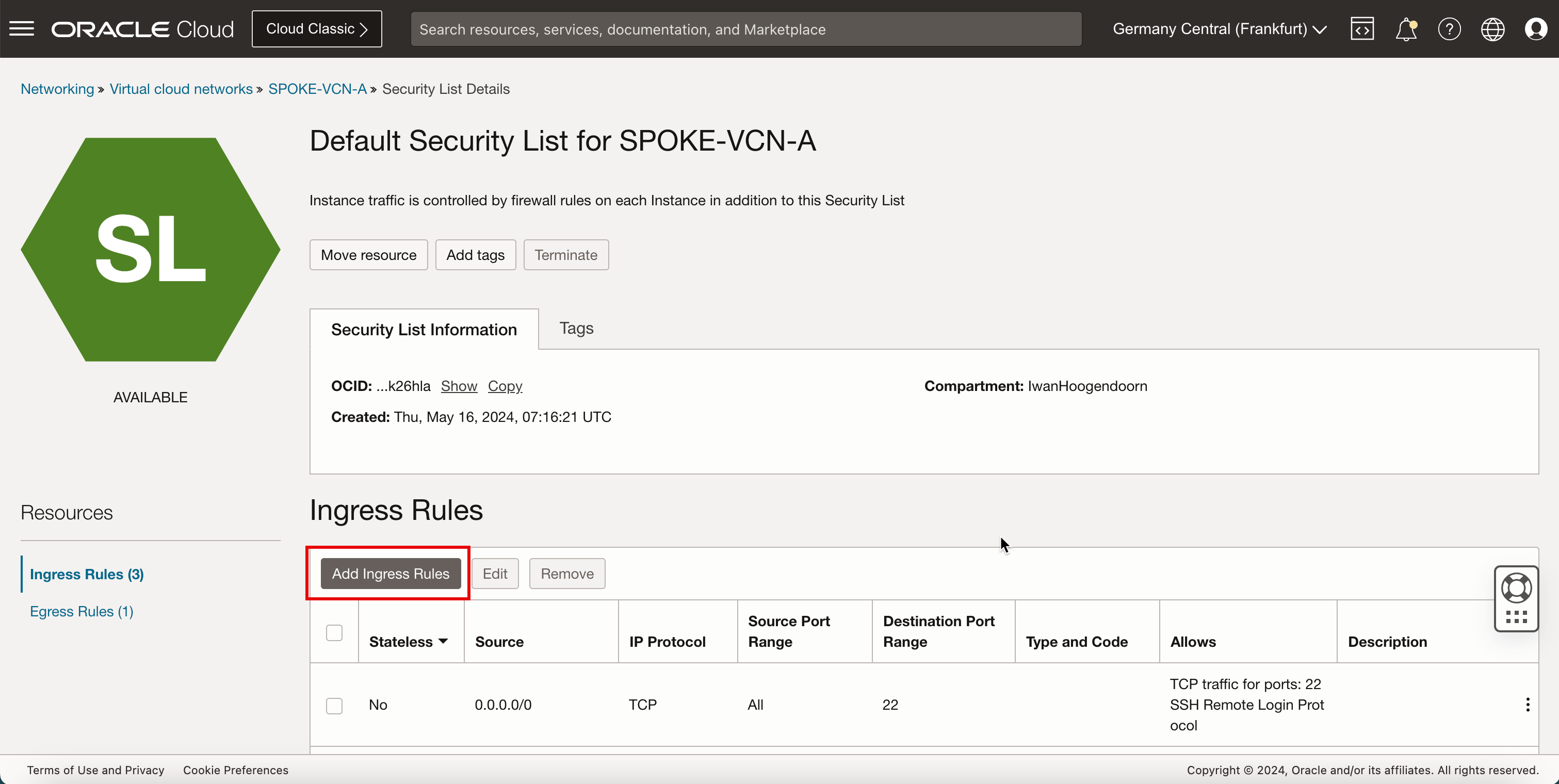

Ingress-Regel in Spoke-VCN A hinzufügen

-

Klicken Sie auf das Spoke-VCN A.

- Bildlauf nach unten.

- Klicken Sie auf Sicherheitslisten.

- Klicken Sie auf Standardsicherheitsliste für SPOKE-VCN-A.

-

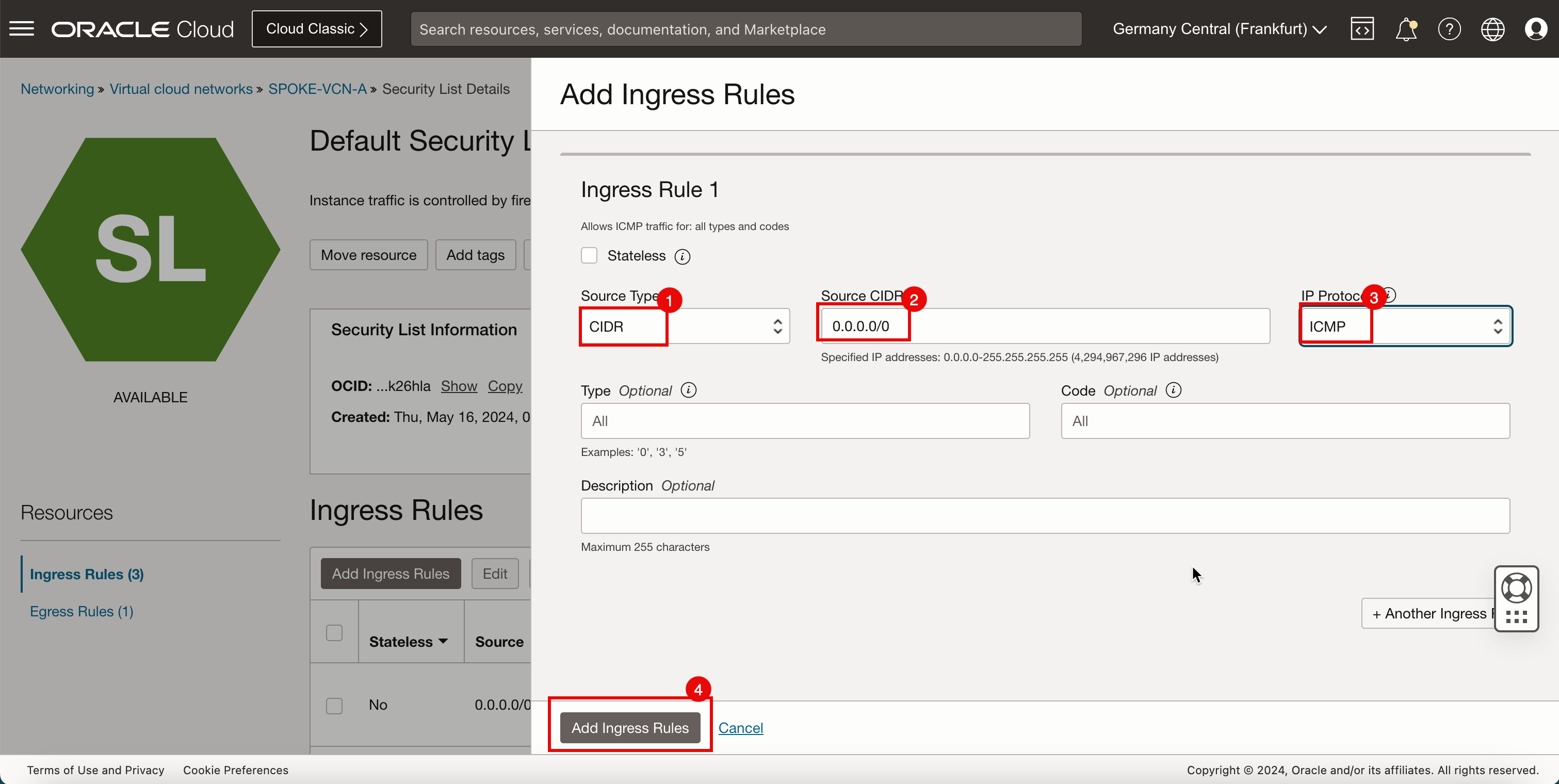

Klicken Sie auf Ingress-Regeln hinzufügen.

- Wählen Sie unter Quelltyp die Option CIDR aus.

- Geben Sie unter Quell-CIDR die Option

0.0.0.0/0ein. - Wählen Sie im Abschnitt IP-Protokoll die Option ICMP.

- Klicken Sie auf Ingress-Regeln hinzufügen.

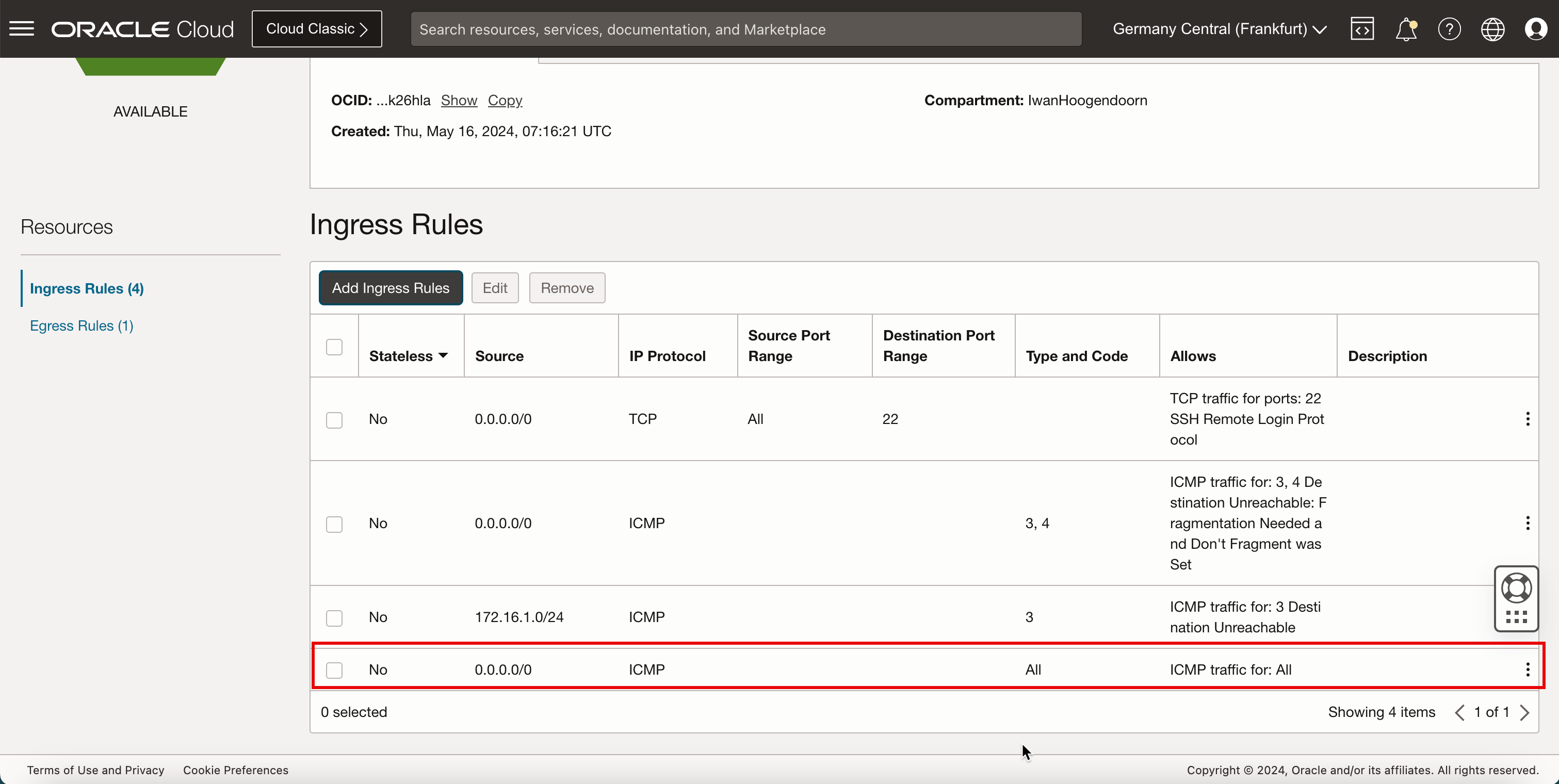

-

Beachten Sie, dass die ICMP-Regel hinzugefügt wurde.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

Ingress-Regeln in Spoke-VCN B hinzufügen

-

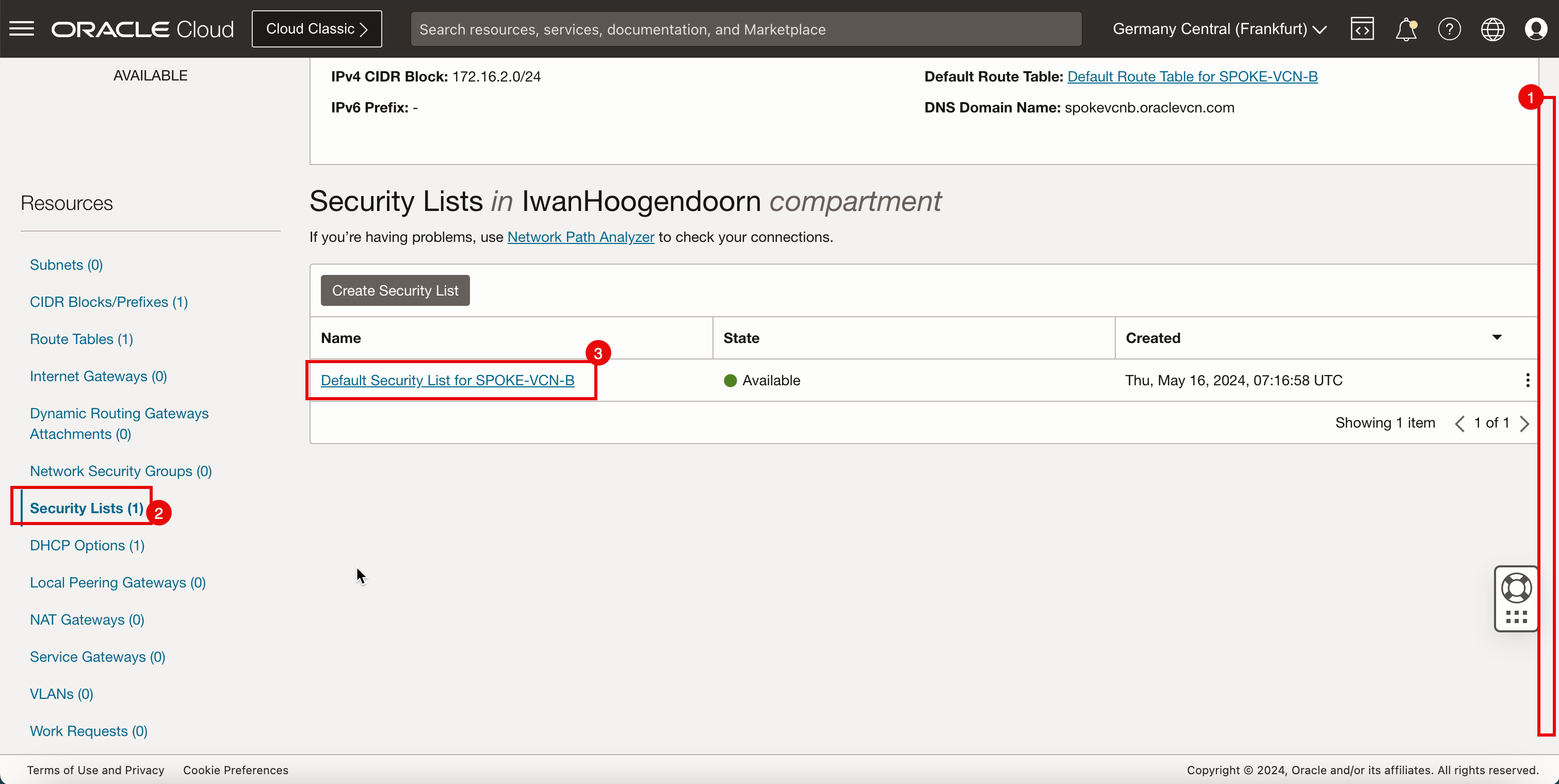

Klicken Sie auf das Spoke-VCN B.

- Bildlauf nach unten.

- Klicken Sie auf Sicherheitslisten.

- Klicken Sie auf Standardsicherheitsliste für SPOKE-VCN-B.

-

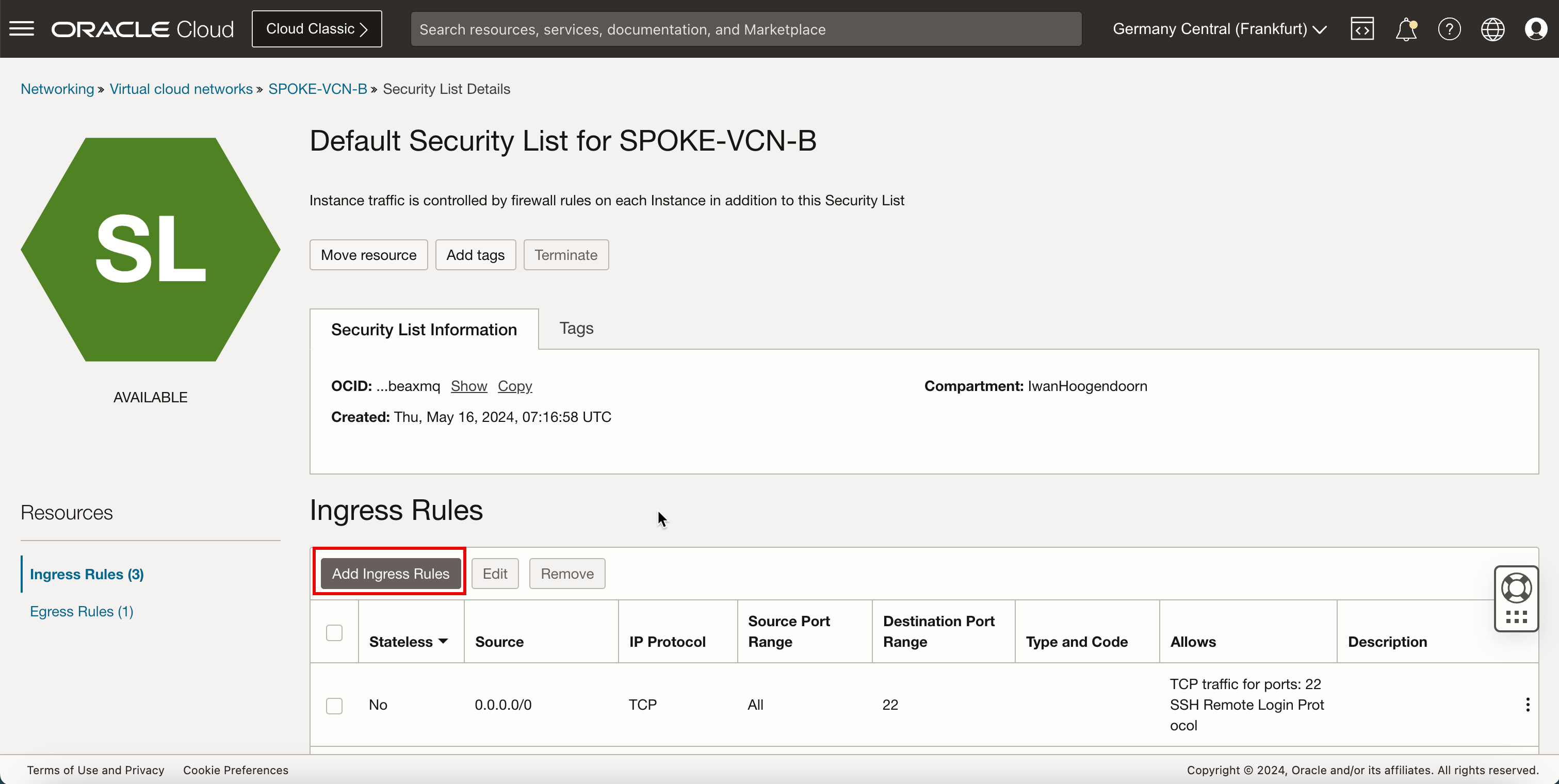

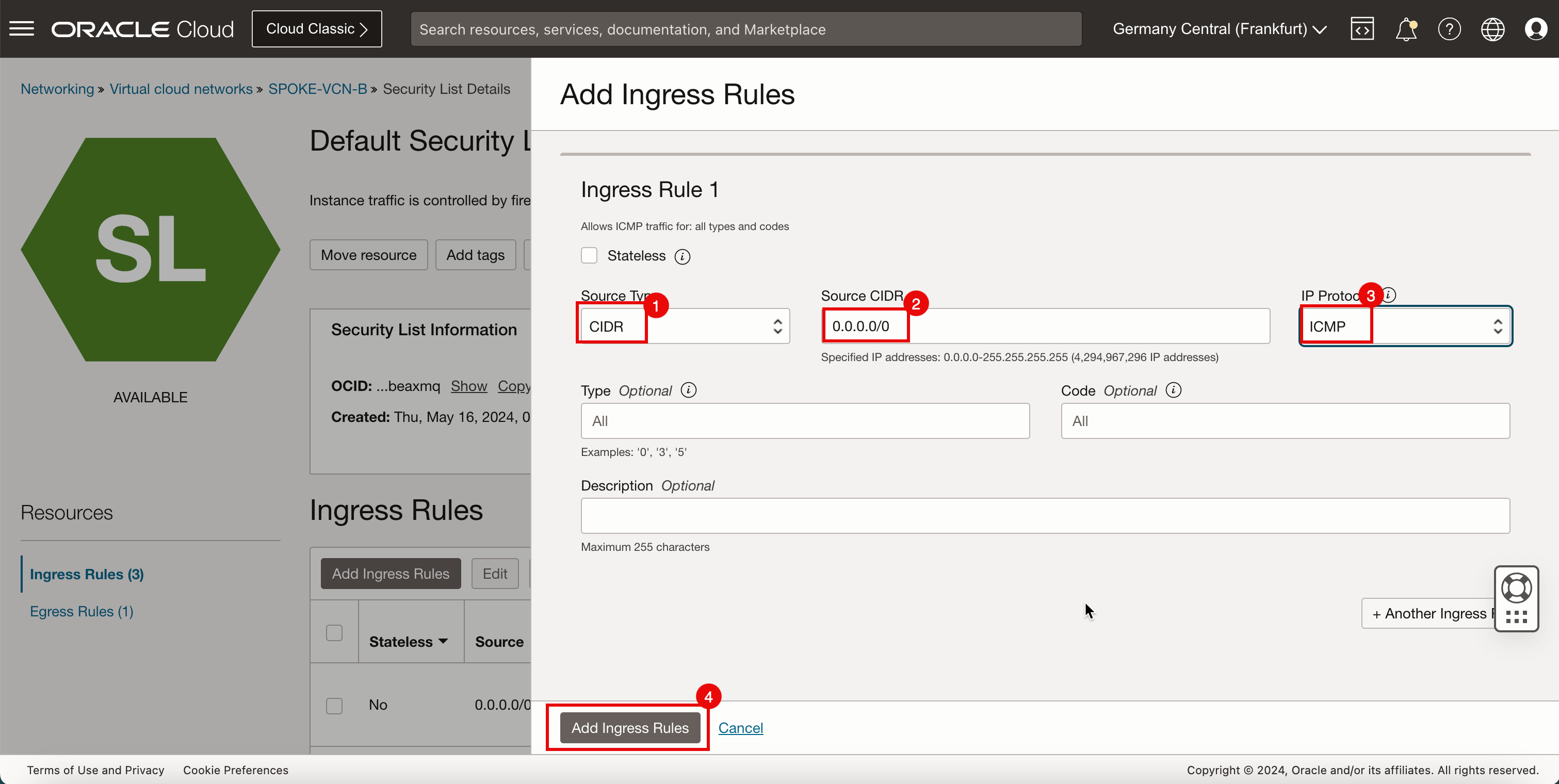

Klicken Sie auf Ingress-Regeln hinzufügen.

- Wählen Sie unter Quelltyp die Option CIDR aus.

- Geben Sie unter Quell-CIDR die Option

0.0.0.0/0ein. - Wählen Sie im Abschnitt IP-Protokoll die Option ICMP.

- Klicken Sie auf Ingress-Regeln hinzufügen.

-

Beachten Sie, dass die ICMP-Regel hinzugefügt wurde.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

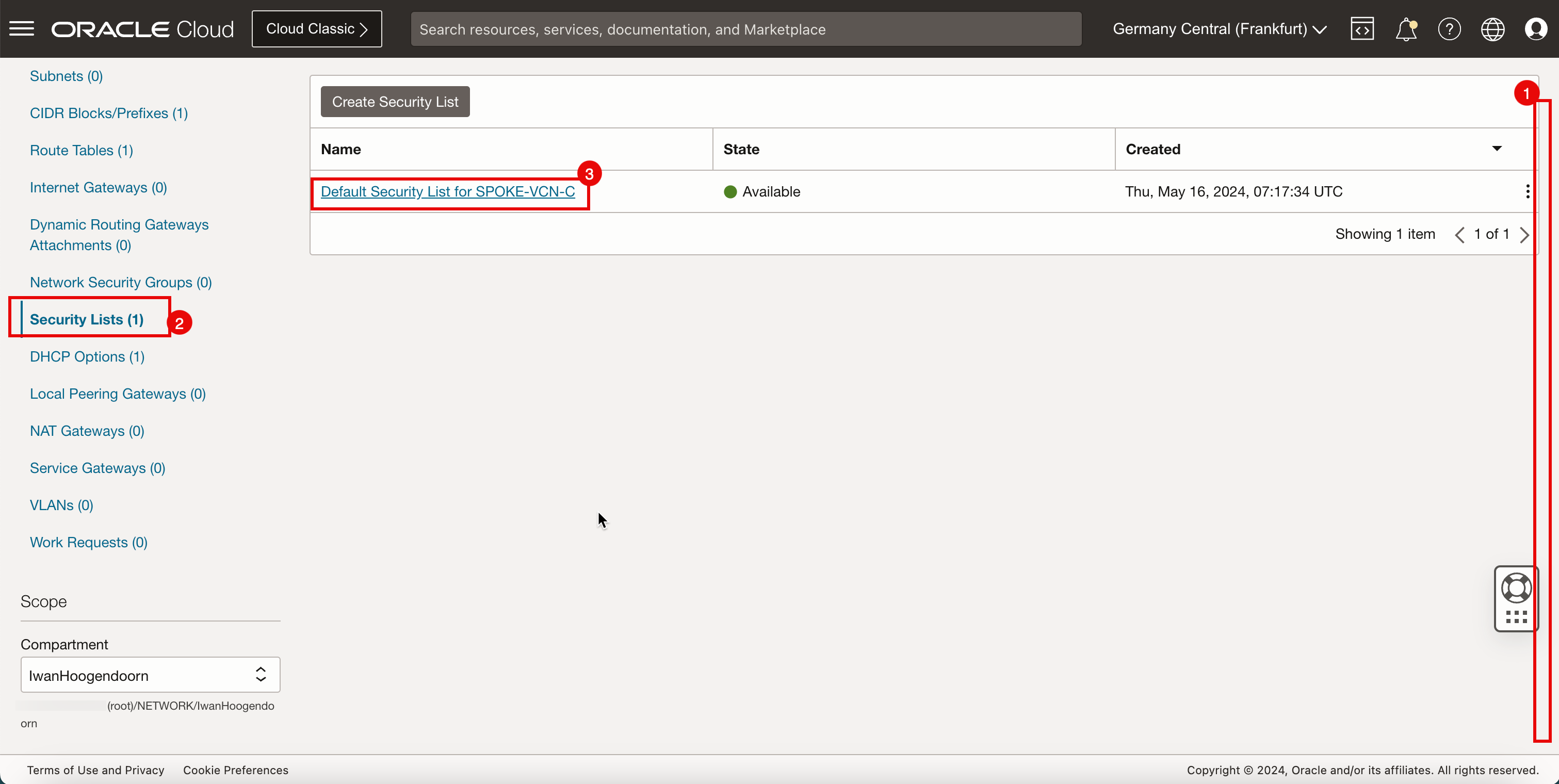

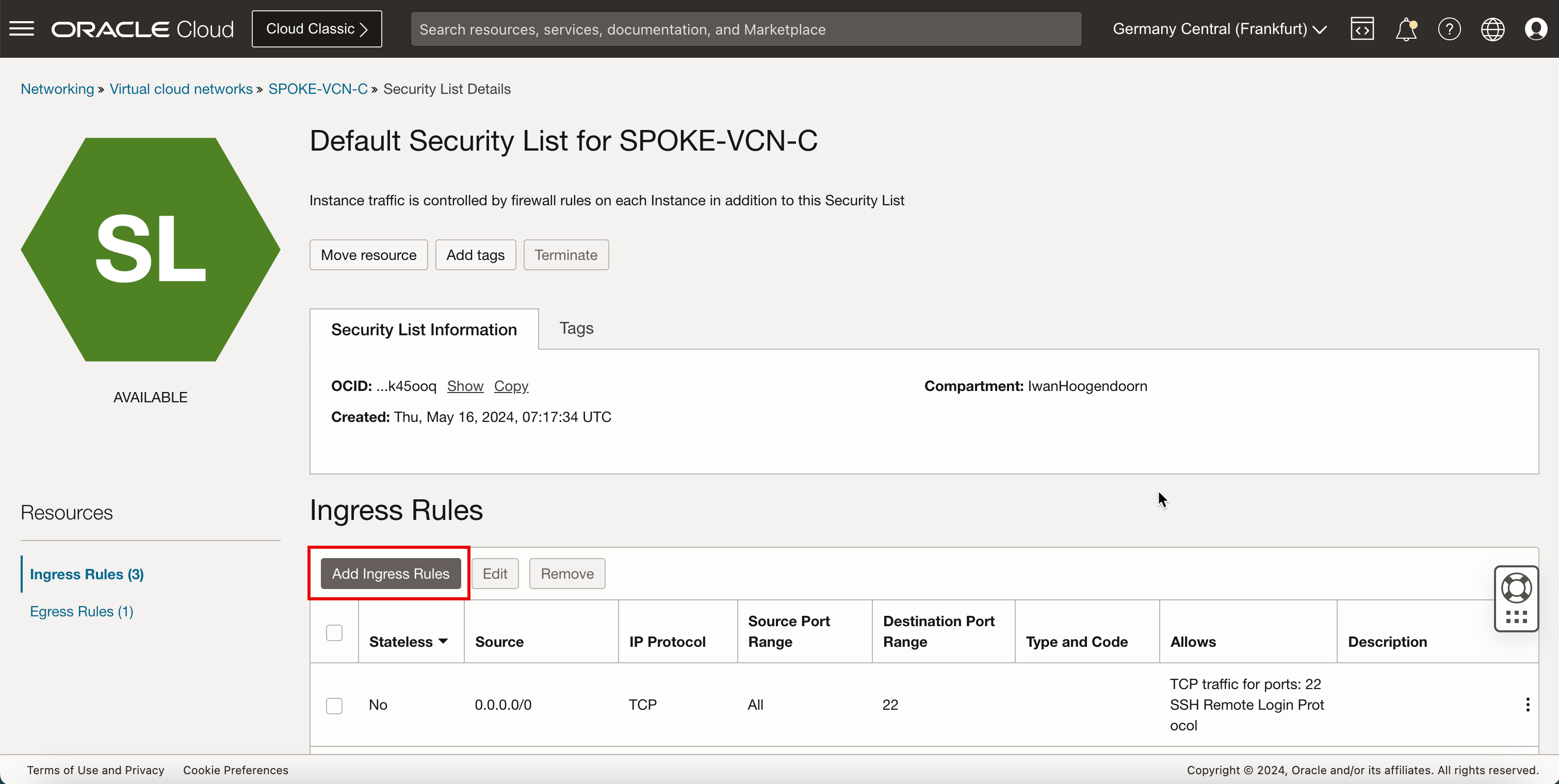

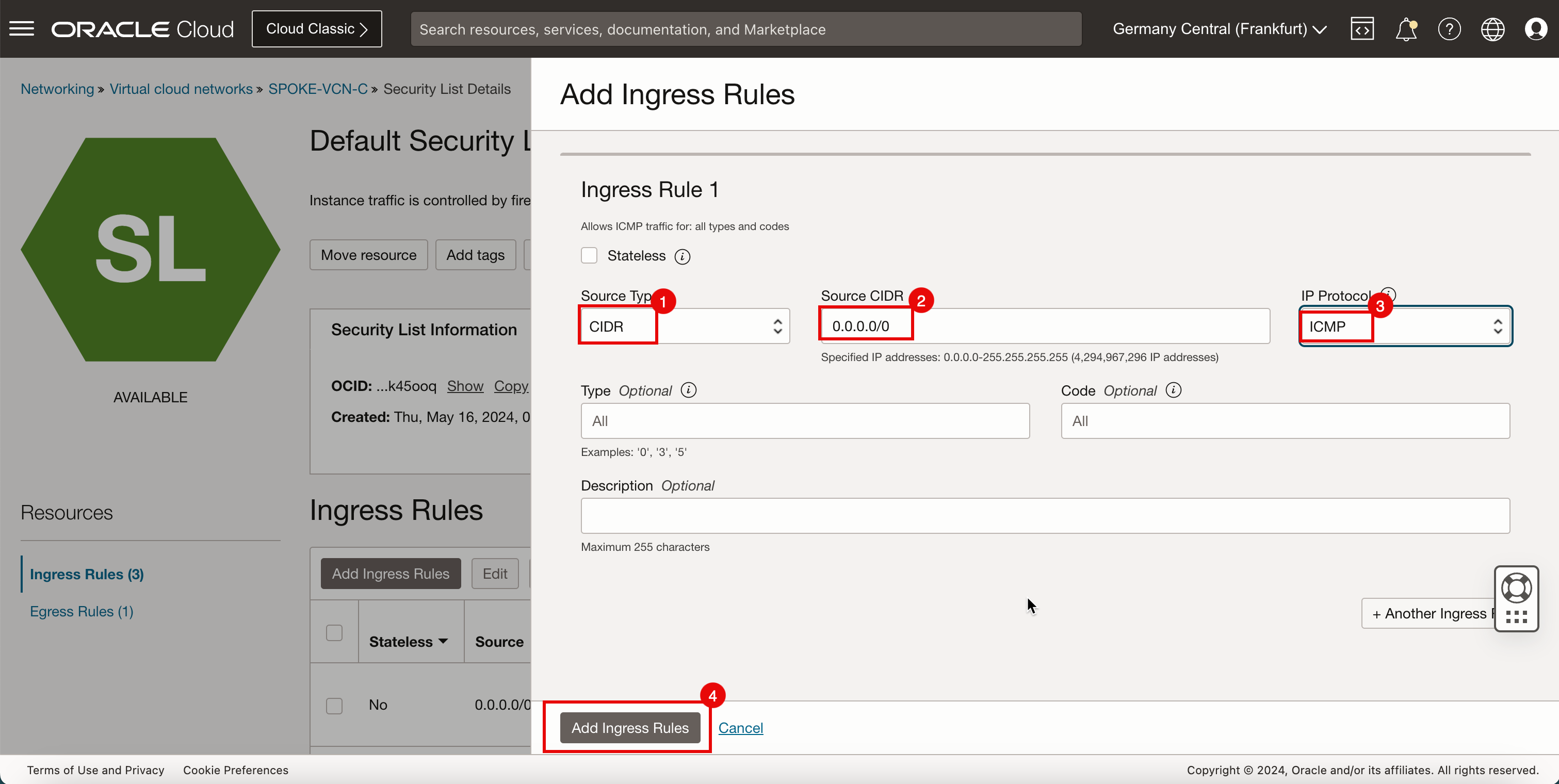

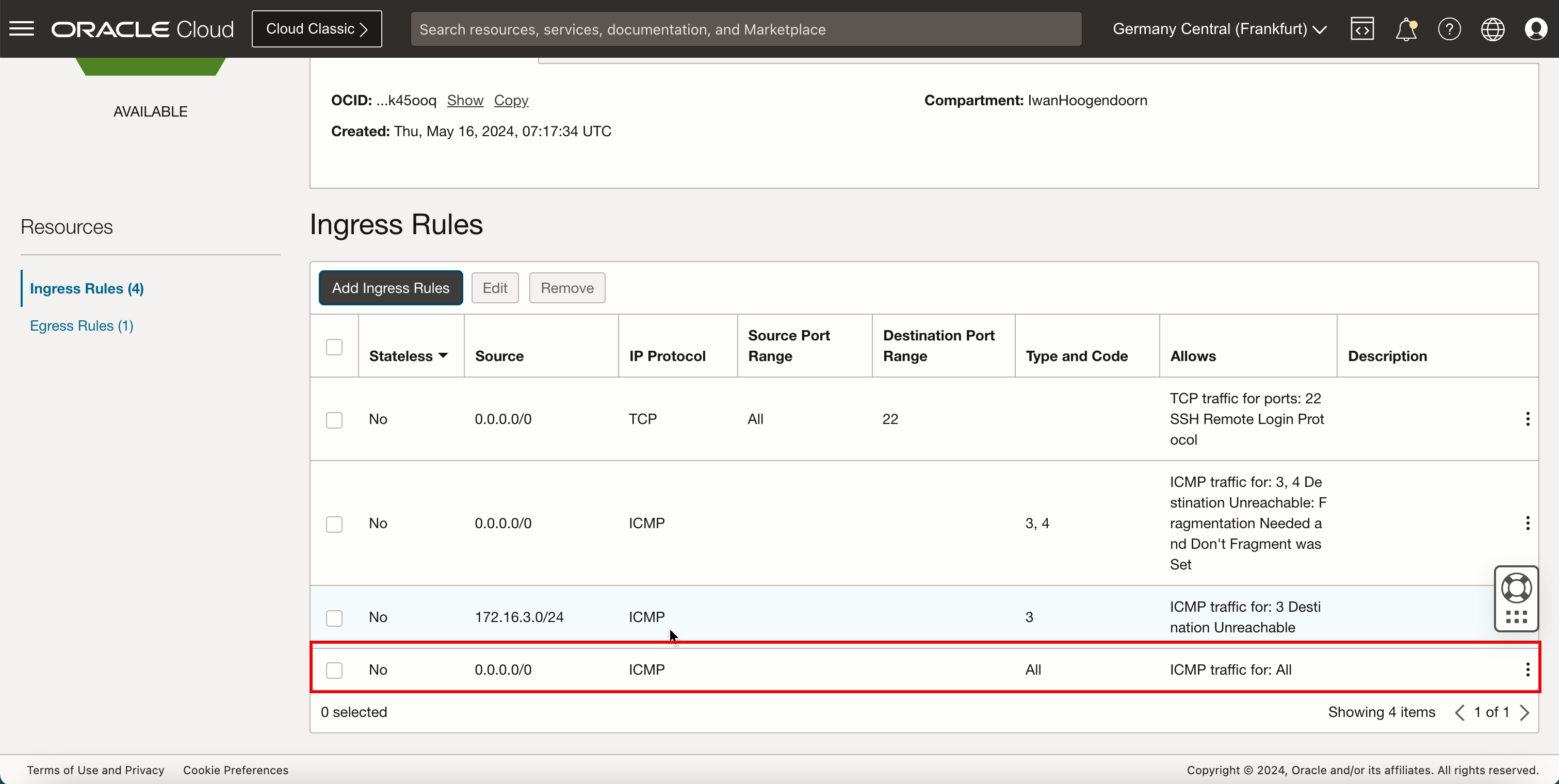

Ingress-Regeln in Spoke-VCN C hinzufügen

-

Klicken Sie auf Spoke-VCN C.

- Bildlauf nach unten.

- Klicken Sie auf Sicherheitslisten.

- Klicken Sie auf Standardsicherheitsliste für SPOKE-VCN-C.

-

Klicken Sie auf Ingress-Regeln hinzufügen.

- Wählen Sie unter Quelltyp die Option CIDR aus.

- Geben Sie unter Quell-CIDR die Option

0.0.0.0/0ein. - Wählen Sie im Abschnitt IP-Protokoll die Option ICMP.

- Klicken Sie auf Ingress-Regeln hinzufügen.

-

Beachten Sie, dass die ICMP-Regel hinzugefügt wurde.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

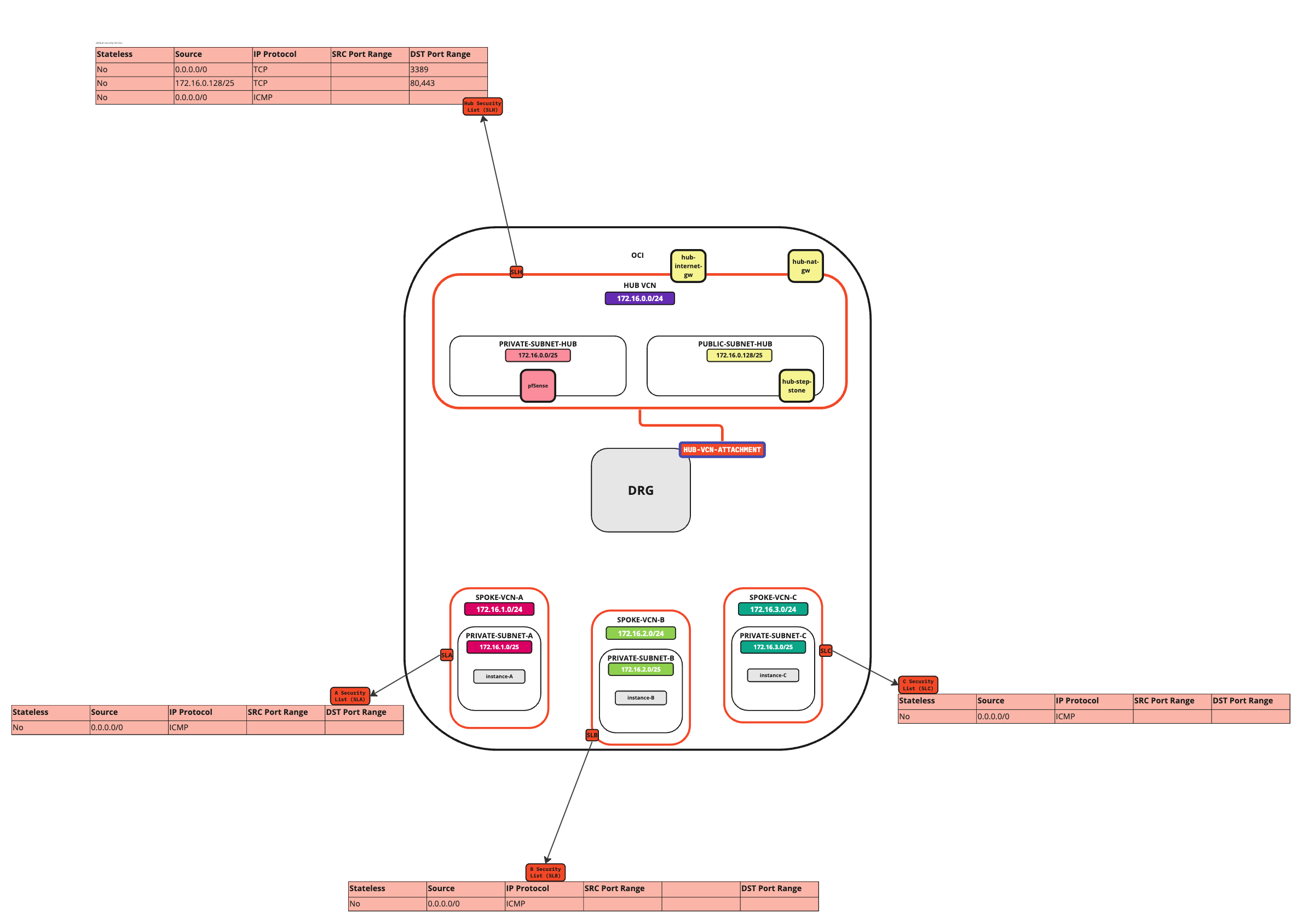

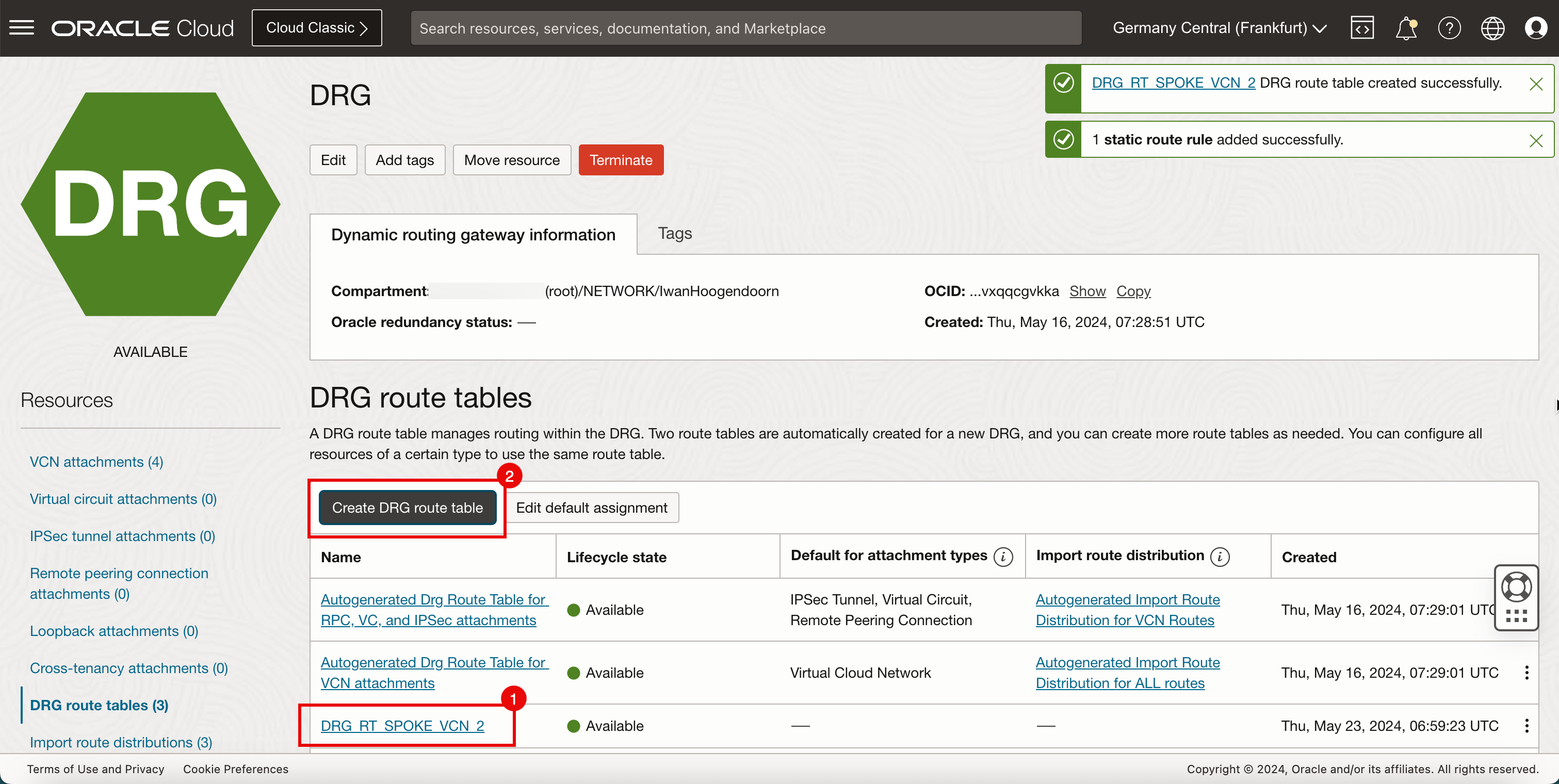

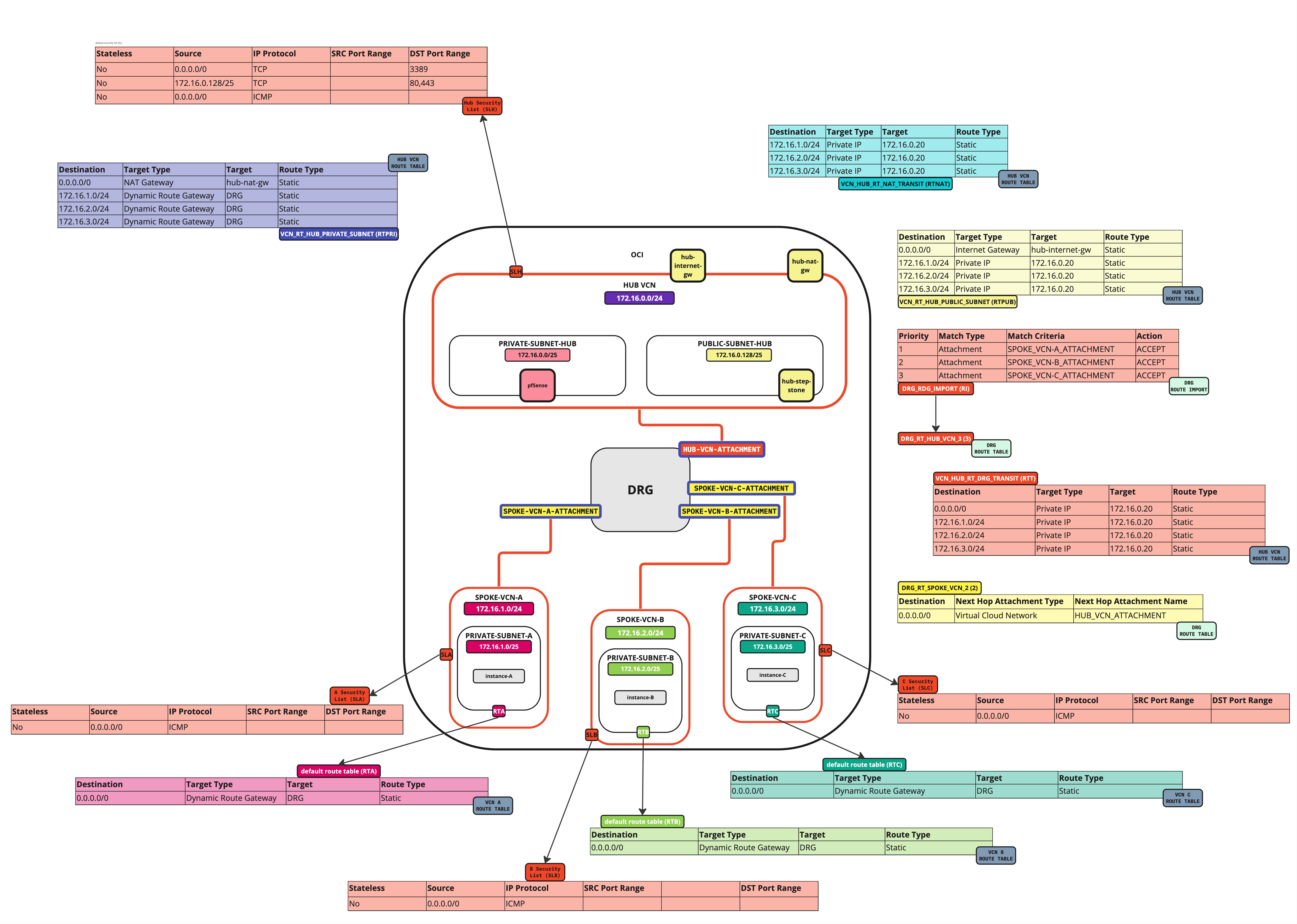

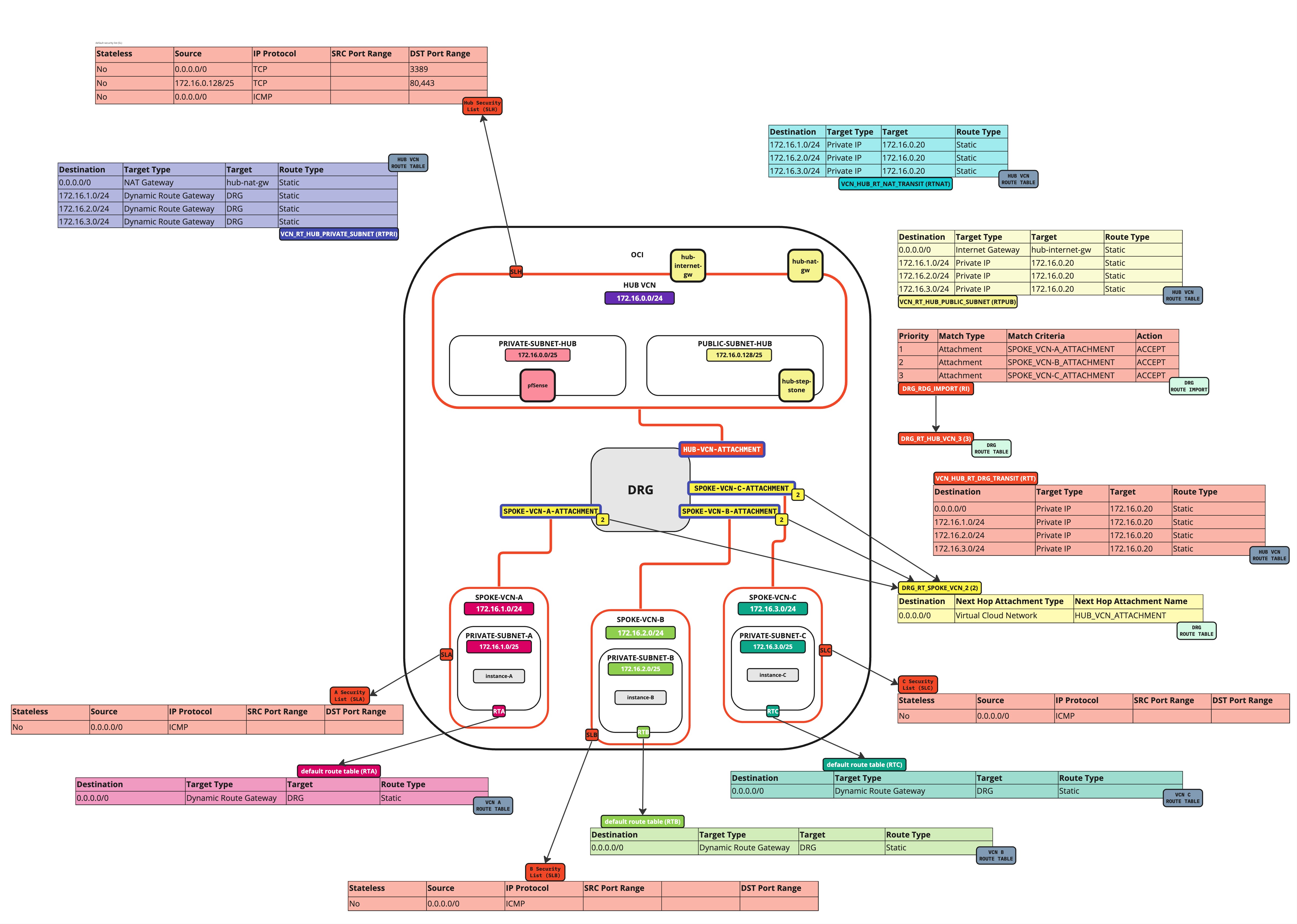

Aufgabe 7: Routing zwischen den verschiedenen VCNs und dem Internet mit Hubfirewallprüfung konfigurieren

Wir haben bereits alle erforderlichen Komponenten. Jetzt müssen wir das Routing konfigurieren. Bevor Sie das Routing konfigurieren können, müssen Sie zuerst die VCNs an das DRG anhängen.

Danach erstellen wir die Anhänge, die wir benötigen, um verschiedene VCN-Routingtabellen und DRG-Routingtabellen zu erstellen und diese Routingtabellen mit verschiedenen VCNs, DRG-VCN-Anhängen, Subnetzen und Gateways zu verknüpfen.

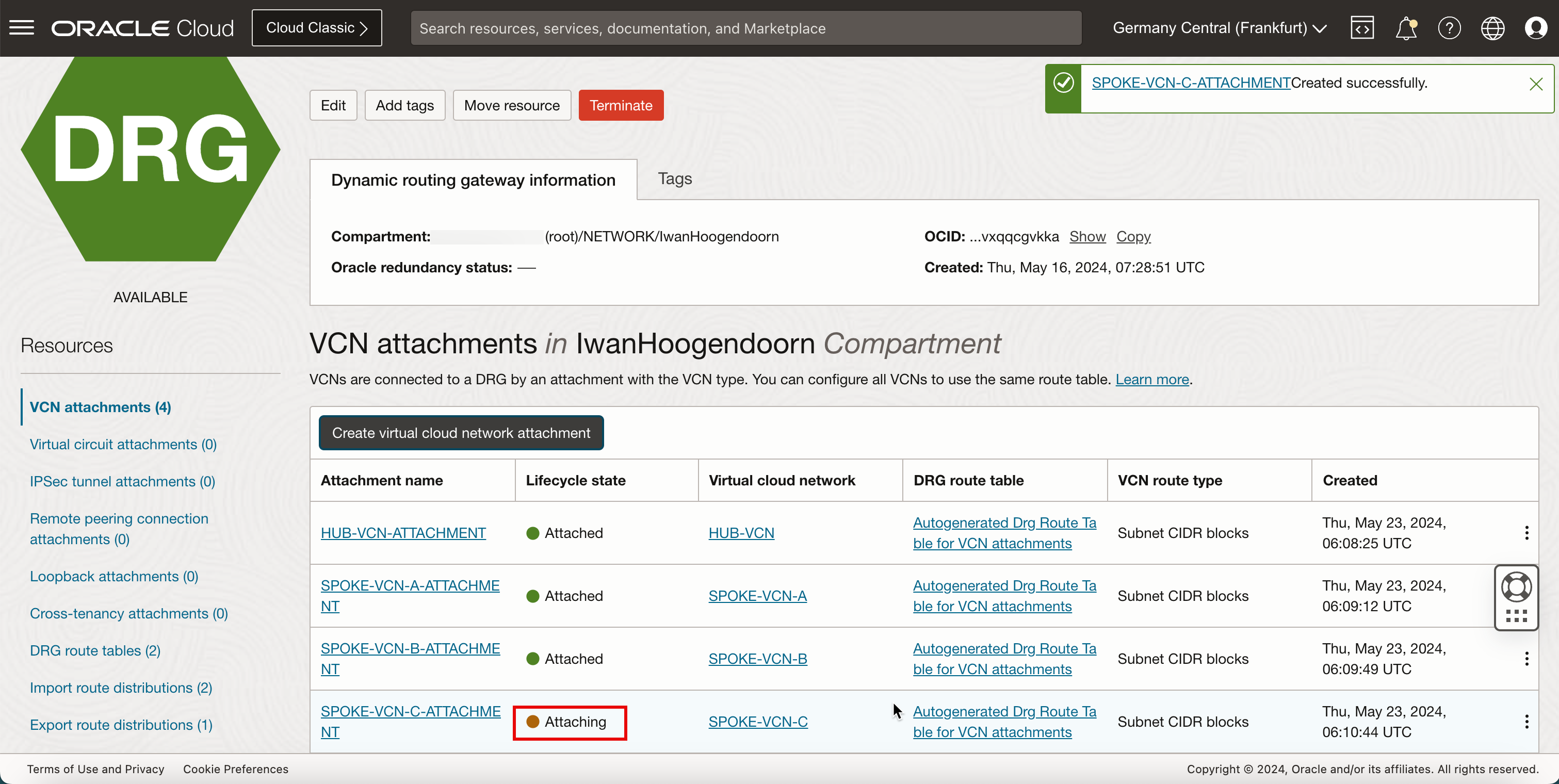

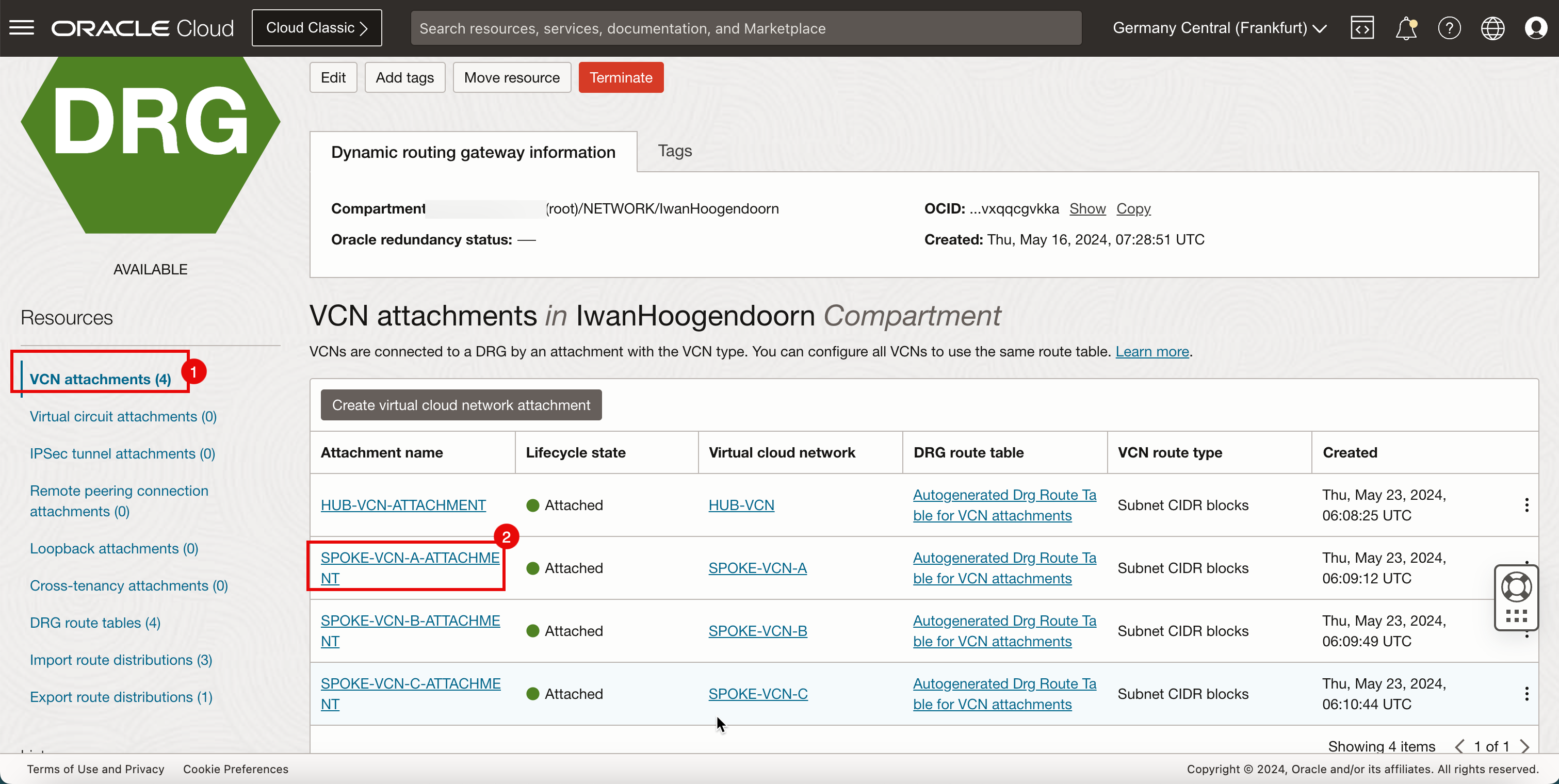

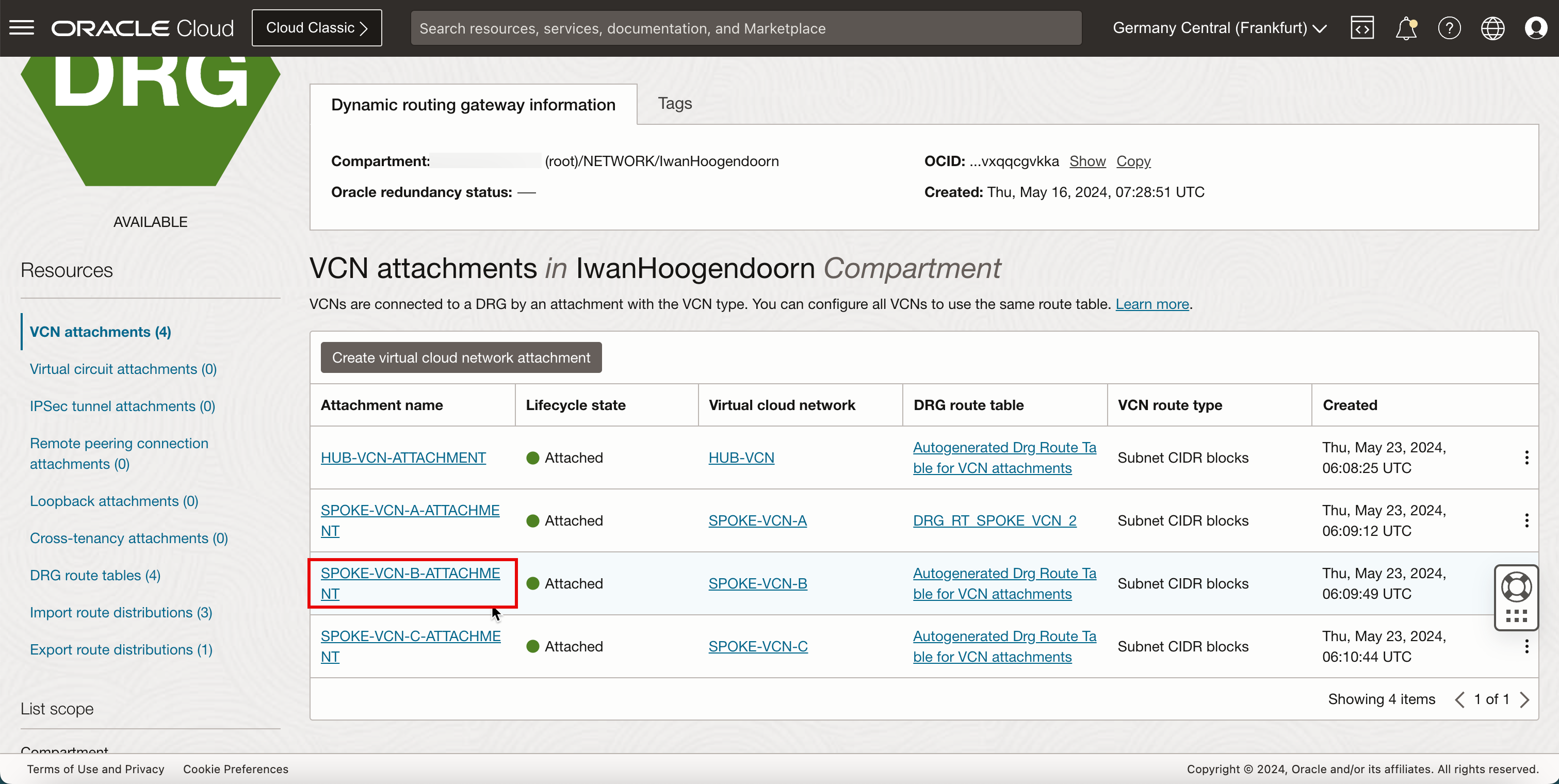

Aufgabe 7.1: VCN-Anhänge auf DRG erstellen

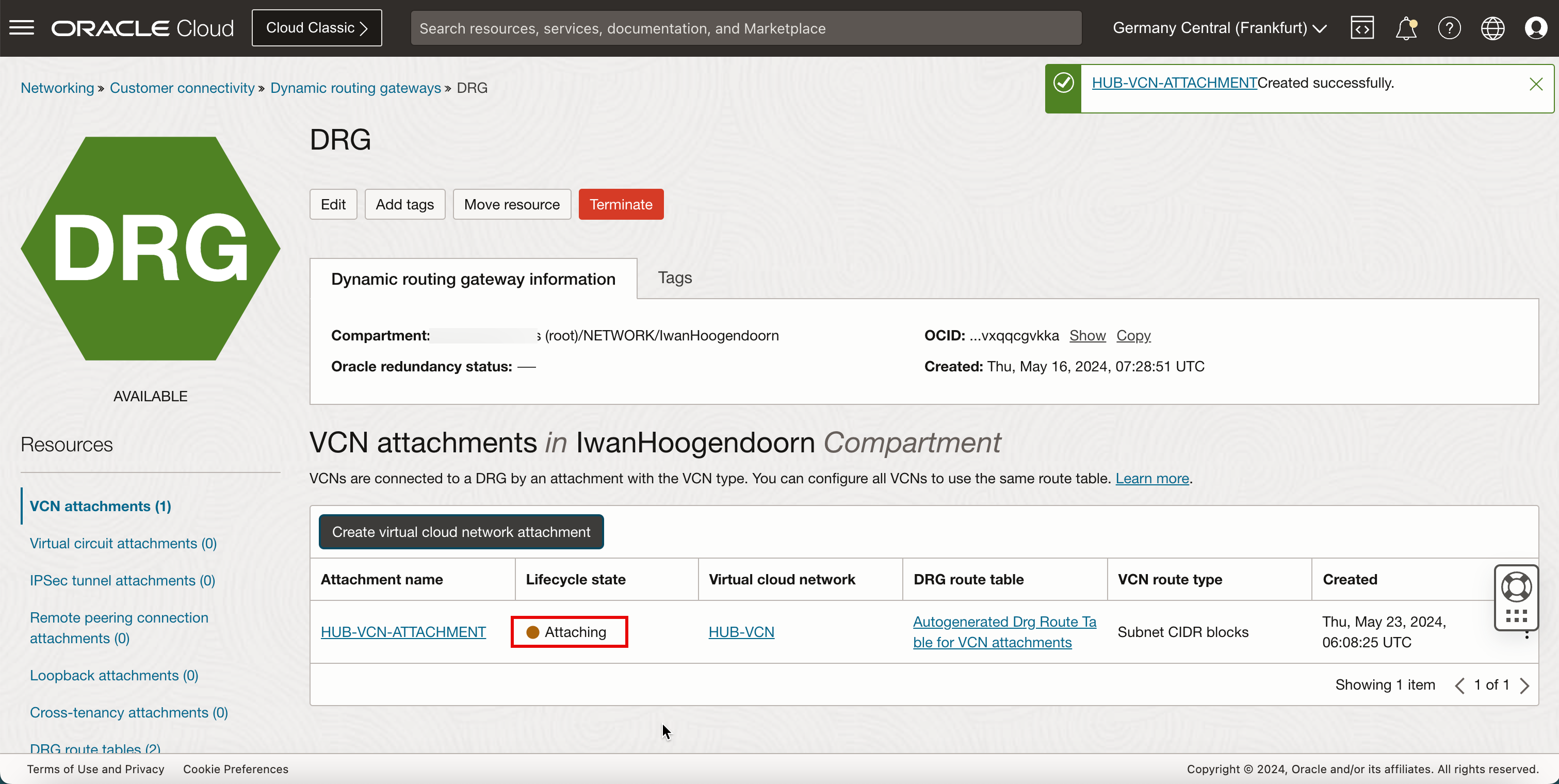

-

Erstellen Sie VCN-Anhänge im DRG.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Networking.

- Klicken Sie auf Dynamisches Routinggateway.

-

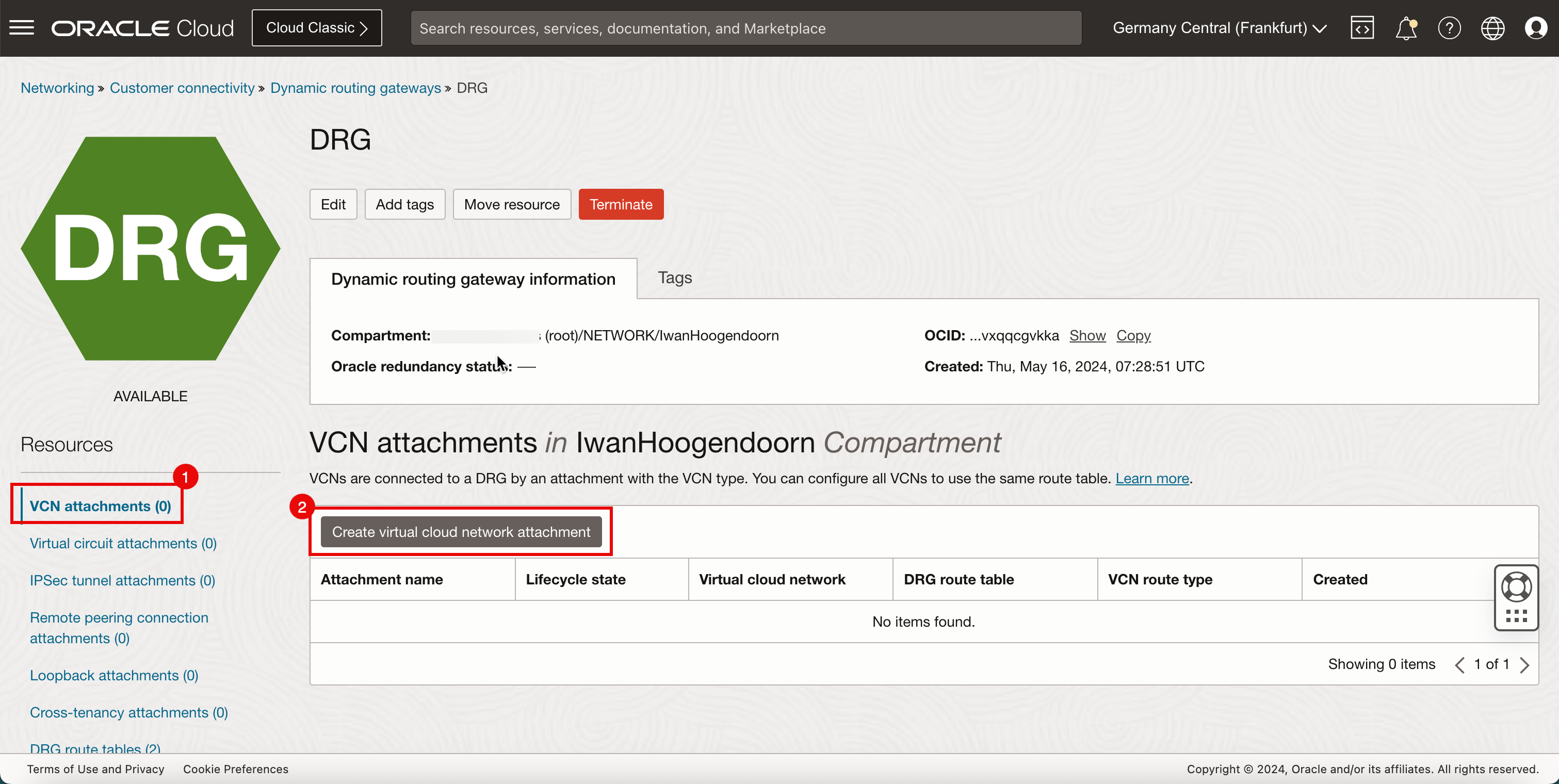

Klicken Sie auf das in Aufgabe 3 erstellte DRG.

- Klicken Sie auf VCN-Anhänge.

- Klicken Sie auf Anhang für virtuelles Netzwerk erstellen.

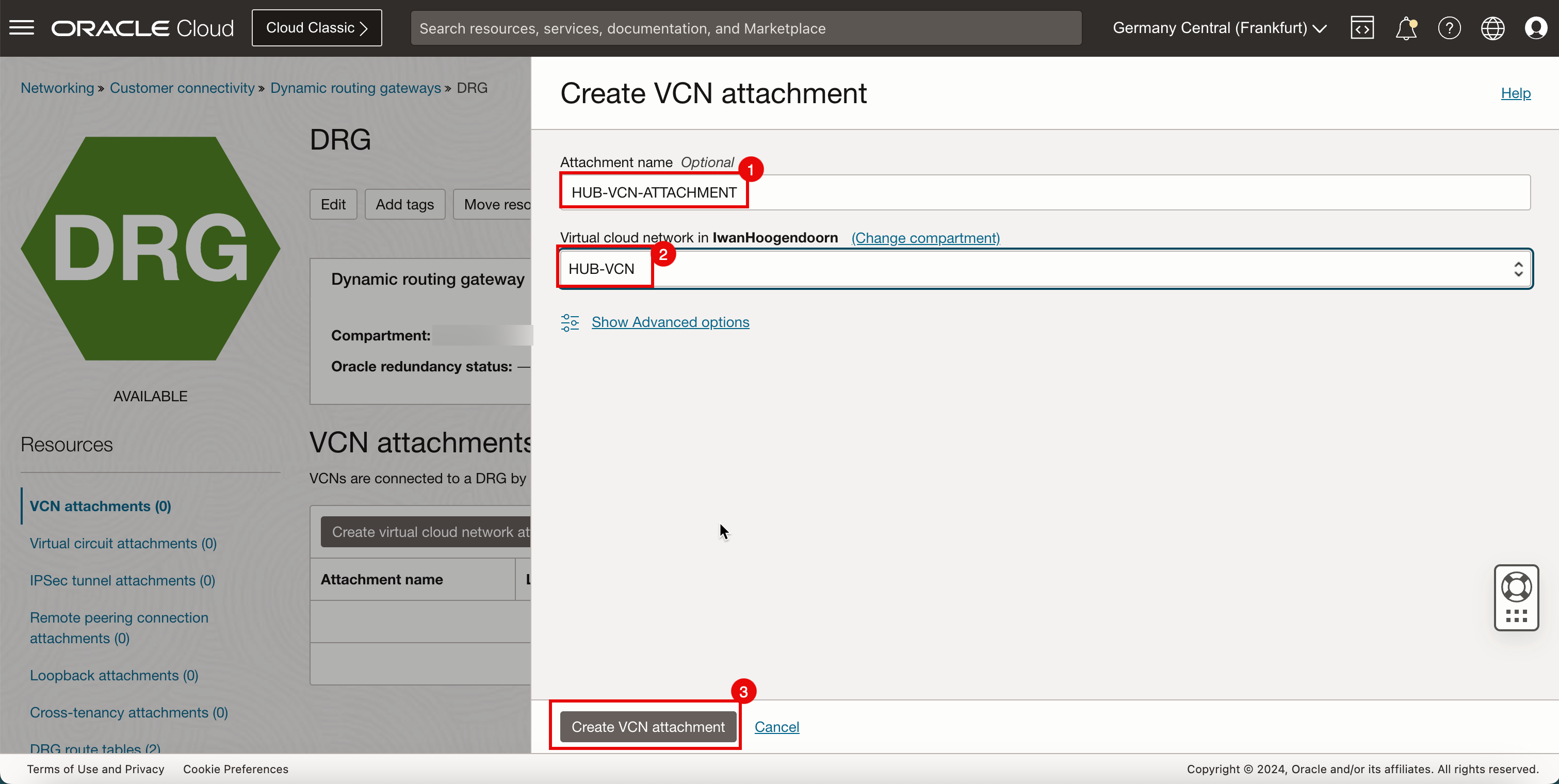

- Geben Sie einen Anhangnamen für das Hub-VCN ein.

- Wählen Sie das Hub-VCN aus.

- Klicken Sie auf VCN-Anhang erstellen.

-

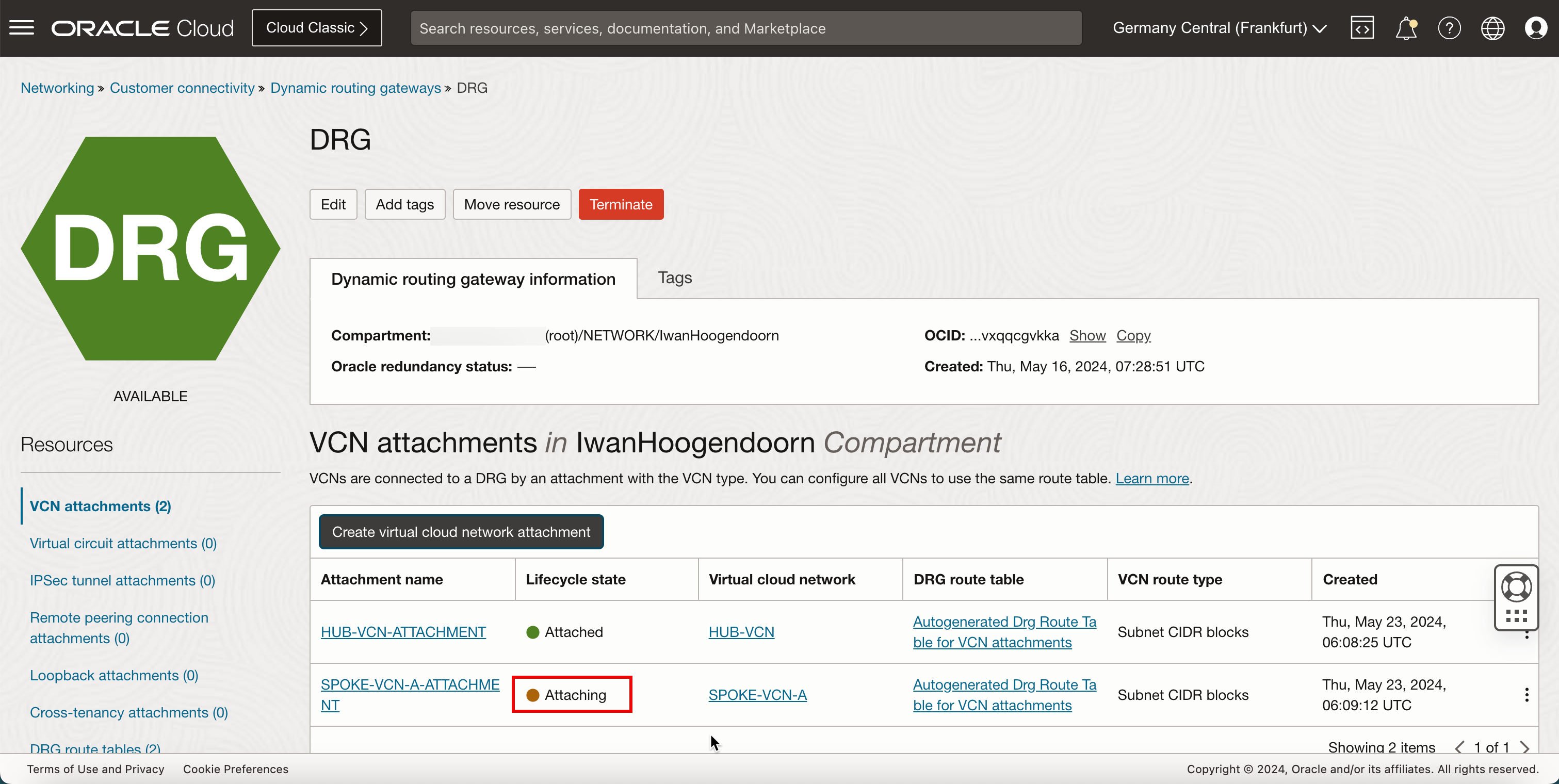

Beachten Sie, dass der Hub-VCN-Status Wird angehängt lautet.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

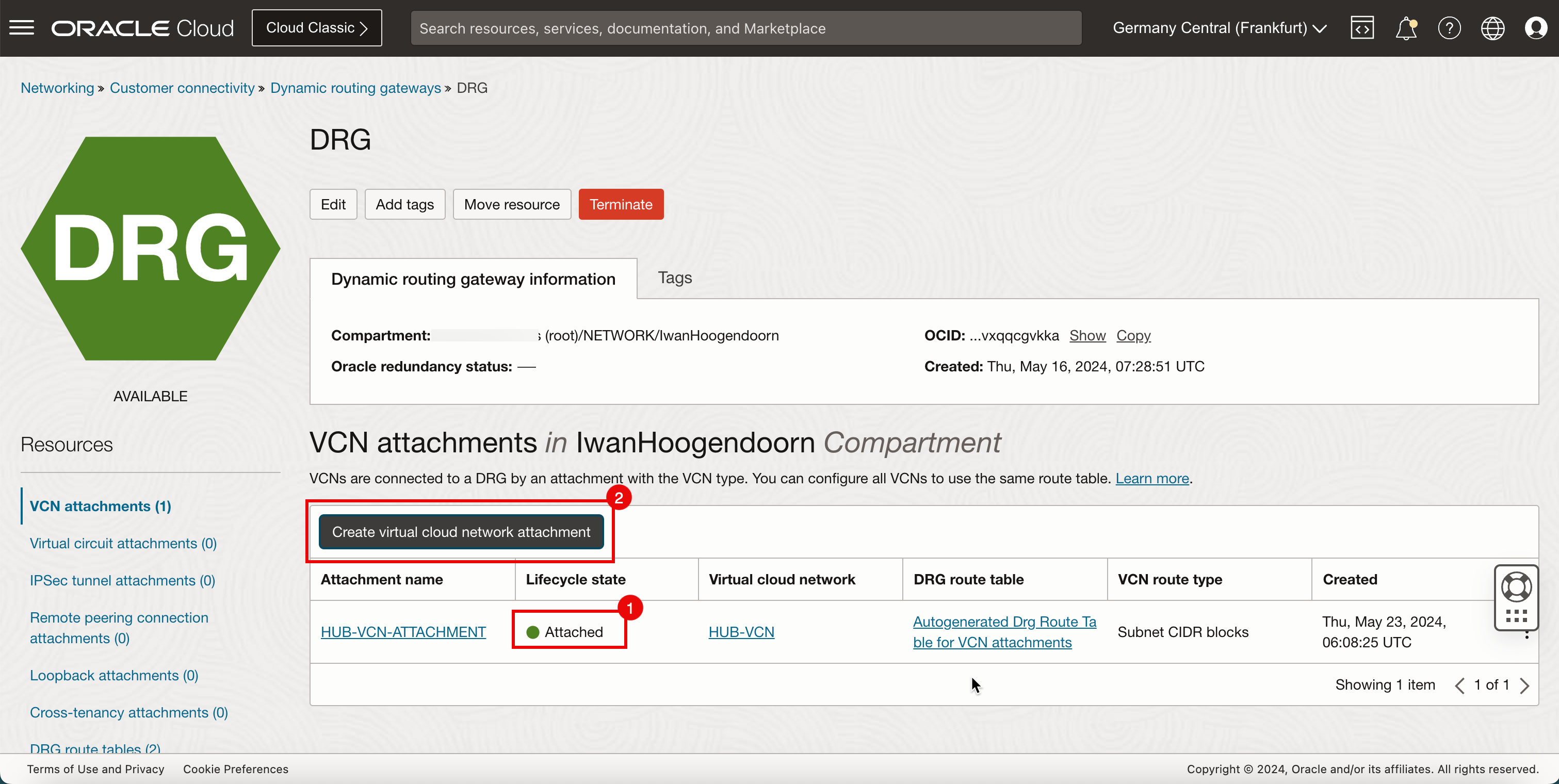

- Beachten Sie, dass der Hub-VCN-Status in Angehängt geändert wurde.

- Klicken Sie auf Anhang für virtuelles Netzwerk erstellen, um den nächsten Anhang zu erstellen.

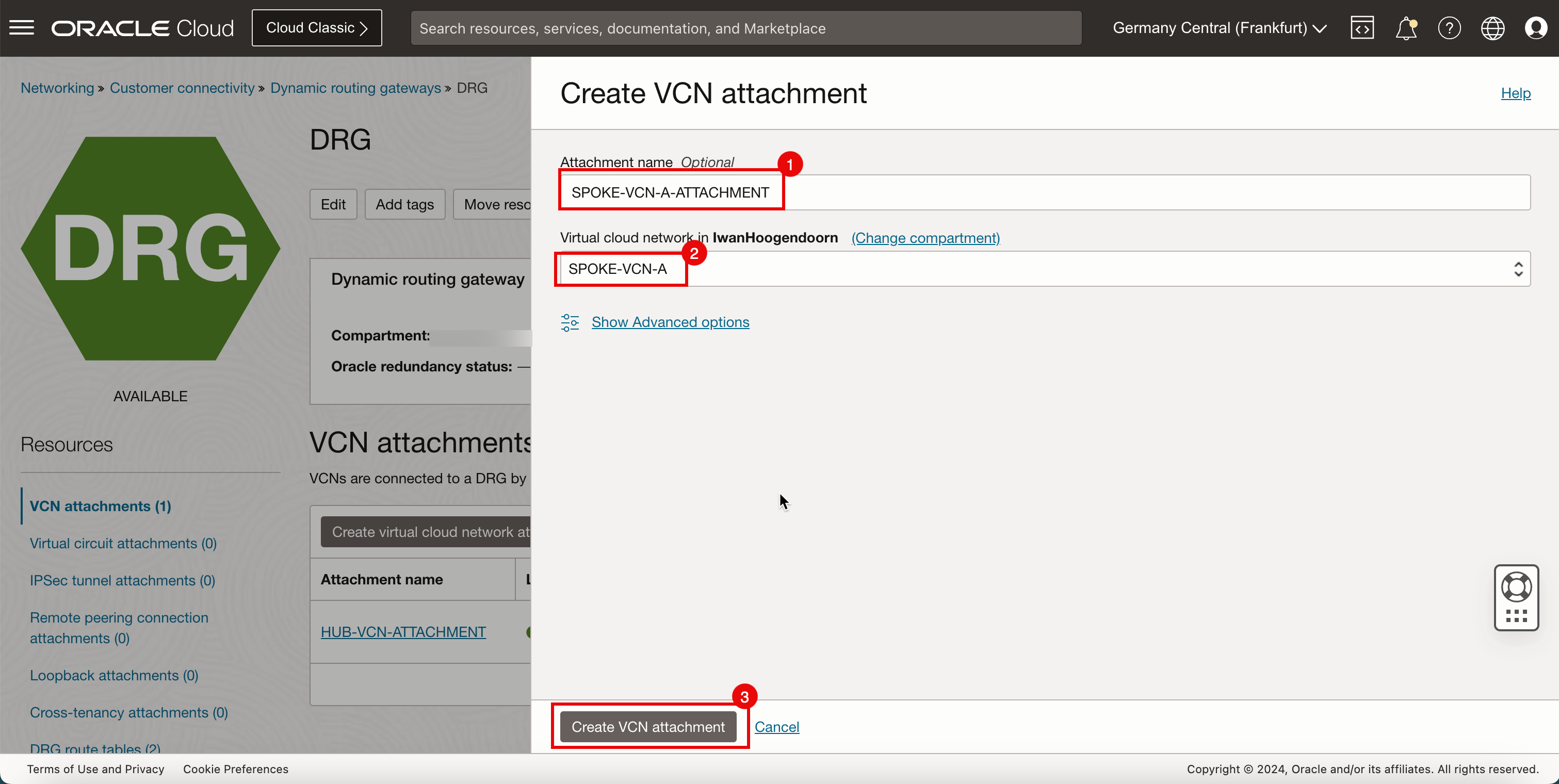

- Geben Sie den Anhangnamen für das Spoke-VCN A ein.

- Wählen Sie das Spoke-VCN A aus.

- Klicken Sie auf VCN-Anhang erstellen.

-

Beachten Sie, dass der Status des Spoke-VCN A Wird angehängt lautet.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

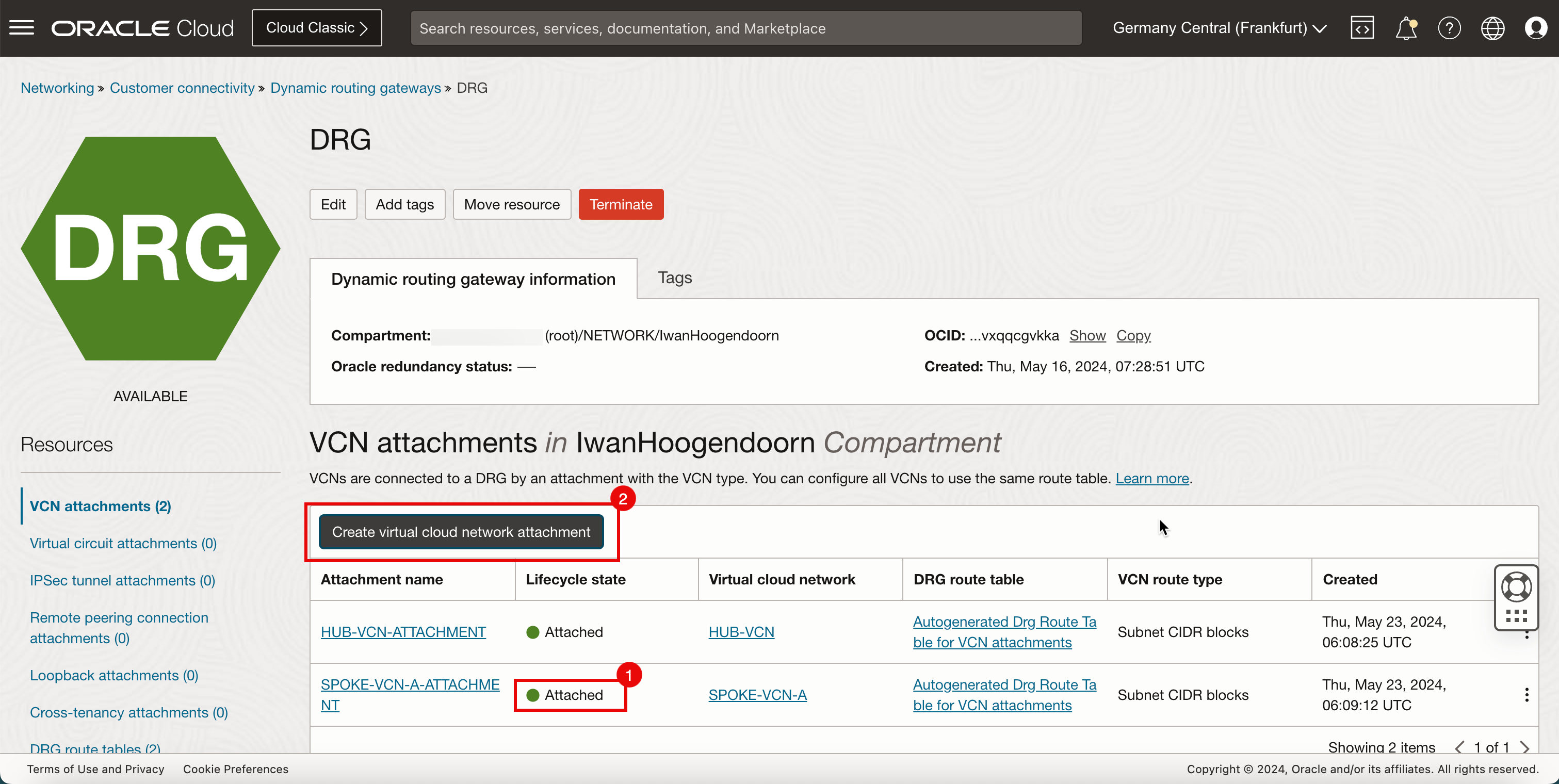

- Der Status des Spoke-VCN A wurde in Angehängt geändert.

- Klicken Sie auf Anhang für virtuelles Netzwerk erstellen, um den nächsten Anhang zu erstellen.

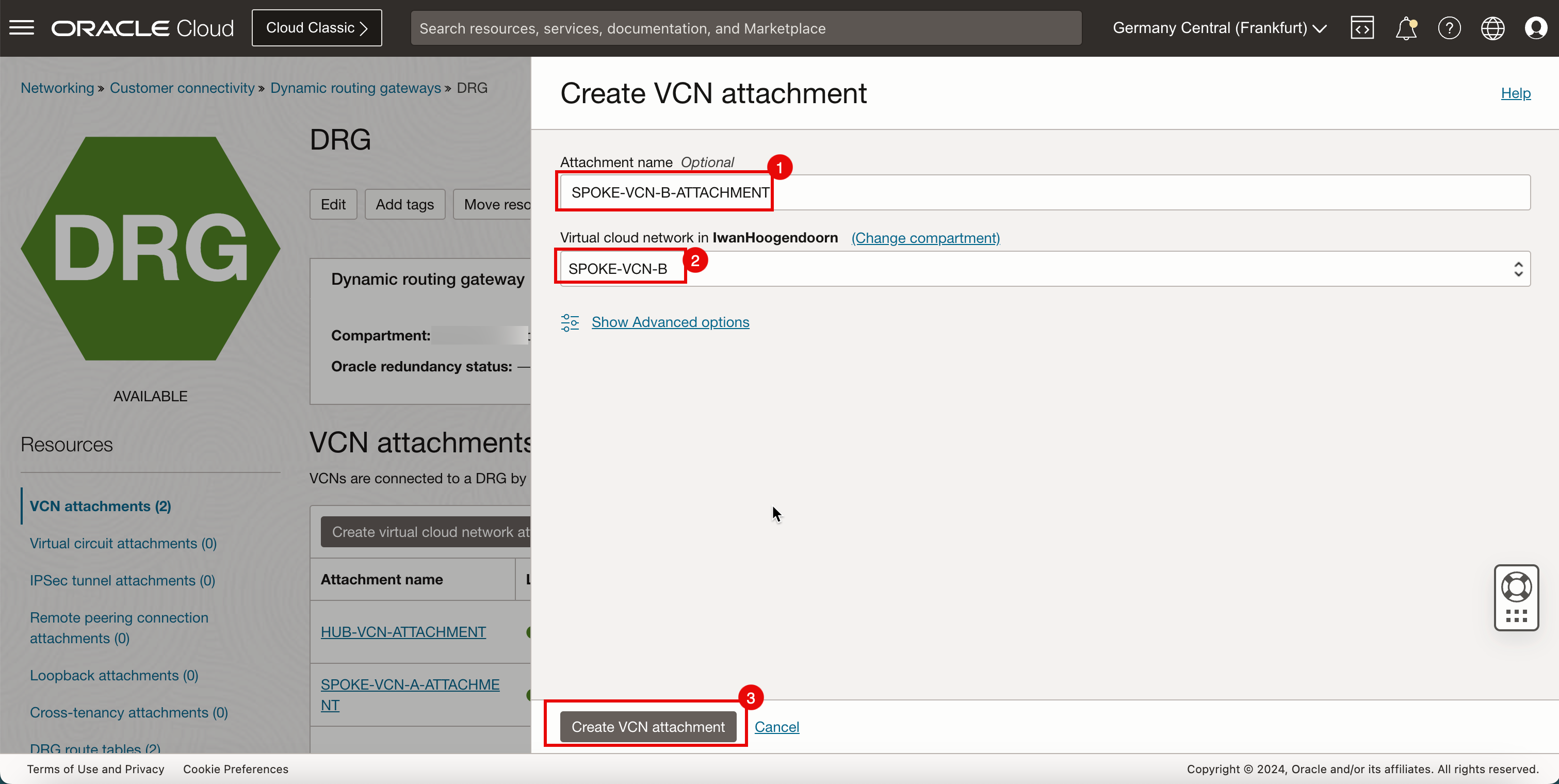

- Geben Sie den Anhangsnamen für das Spoke-VCN B ein.

- Wählen Sie das Spoke-VCN B aus.

- Klicken Sie auf VCN-Anhang erstellen.

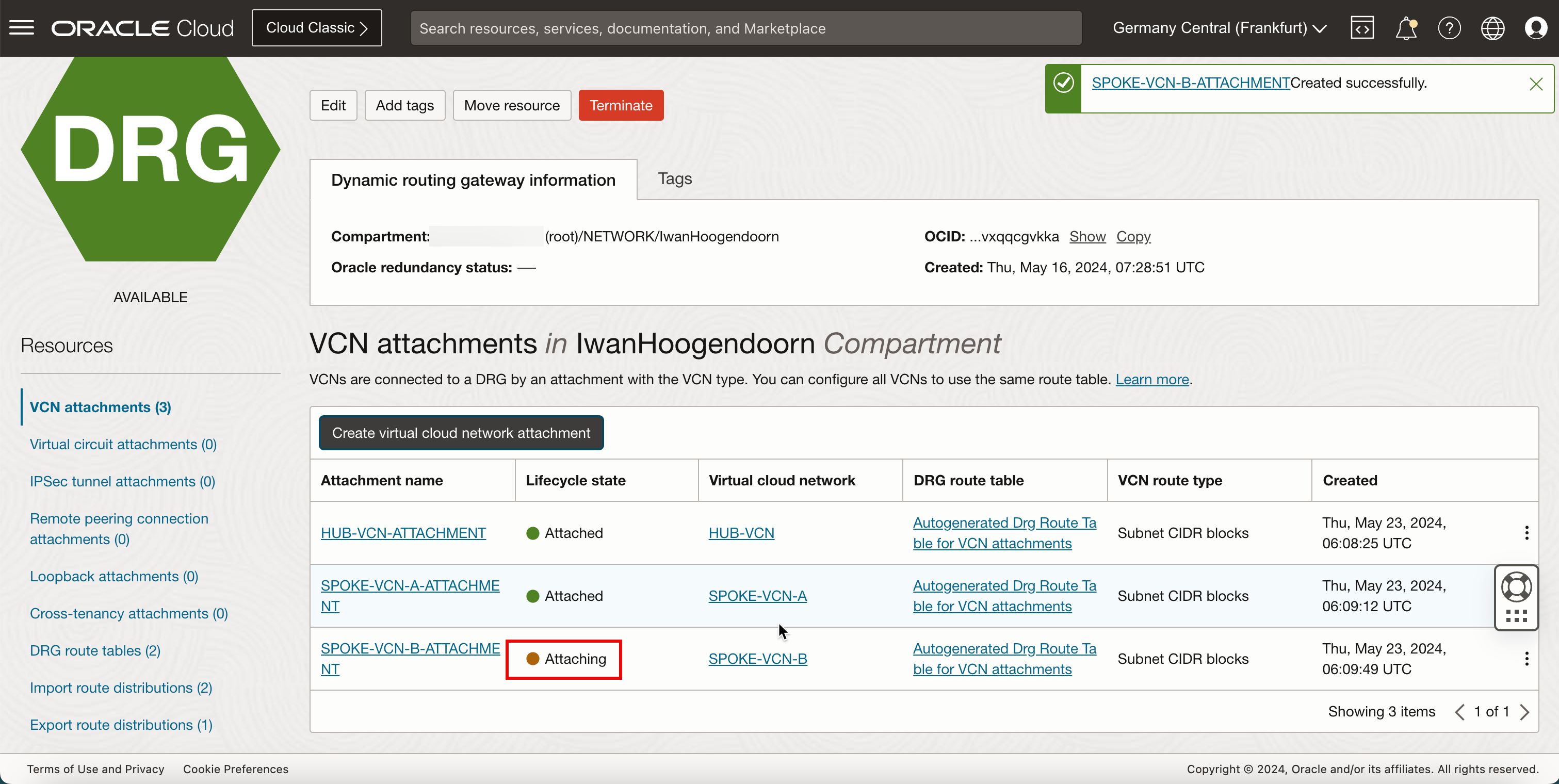

-

Beachten Sie, dass der Spoke-VCN-B-Status Wird angehängt lautet.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

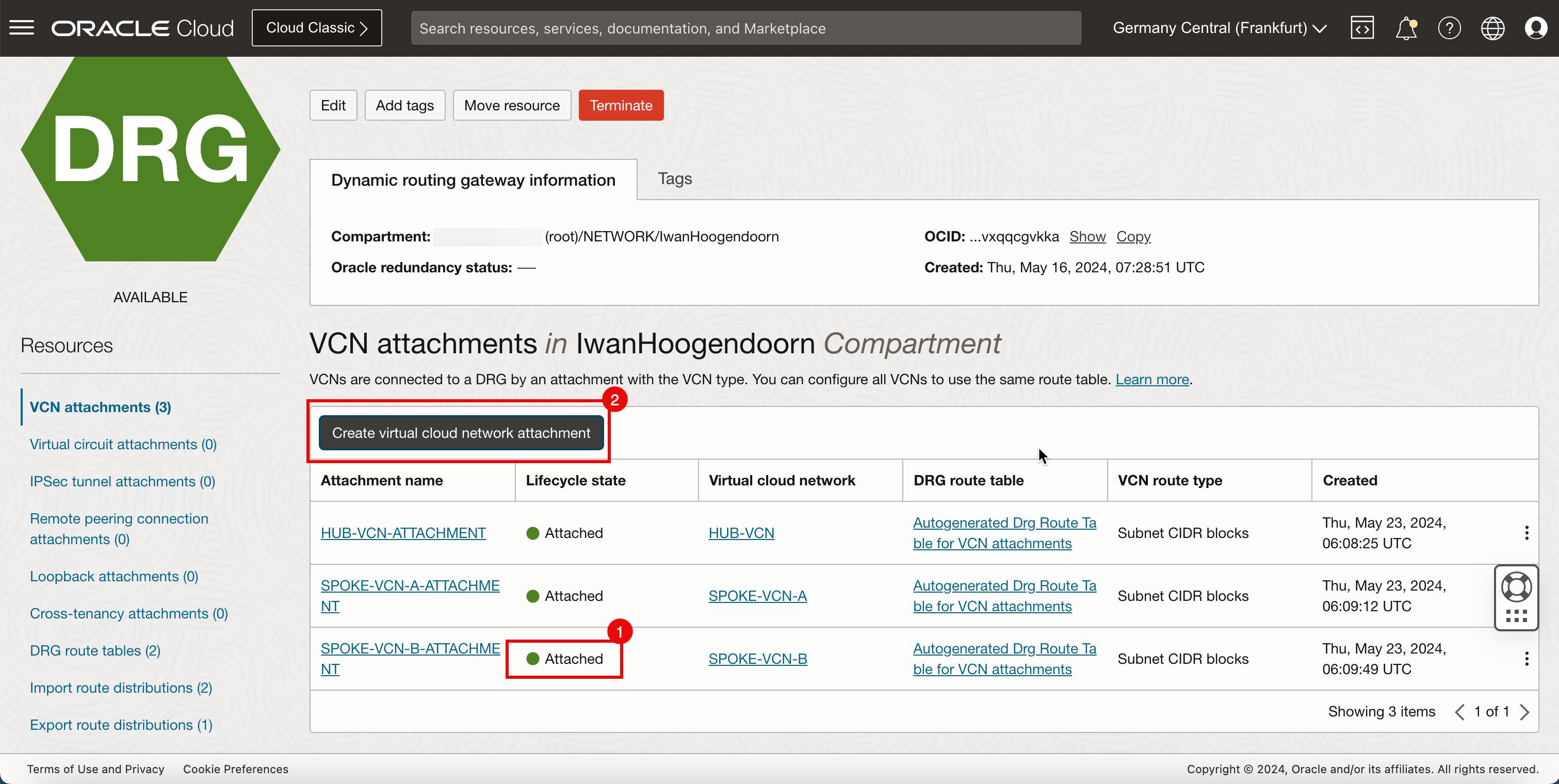

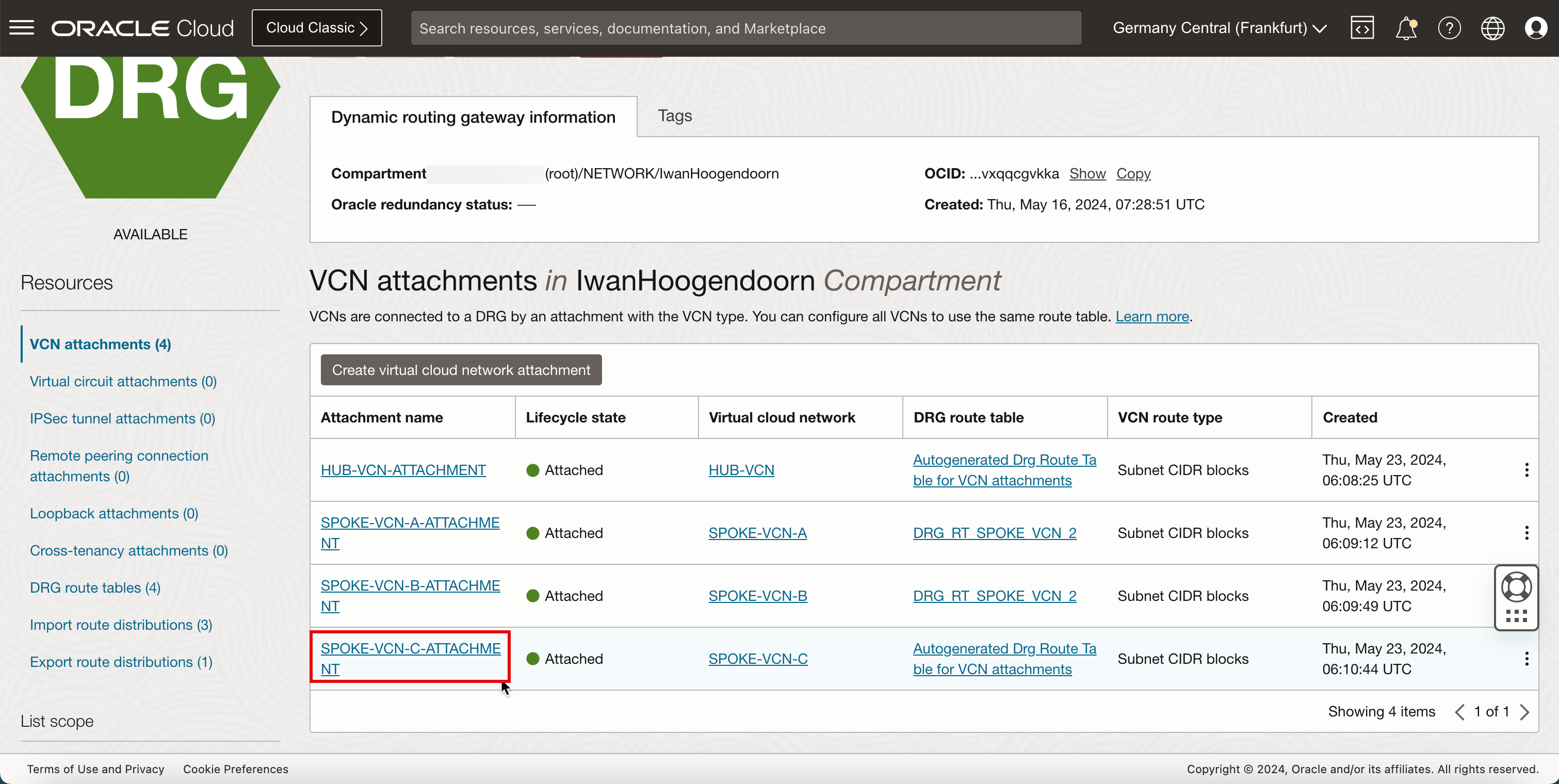

- Beachten Sie, dass der Spoke-VCN-B-Status in Angehängt geändert wurde.

- Klicken Sie auf Anhang für virtuelles Netzwerk erstellen, um den nächsten Anhang zu erstellen.

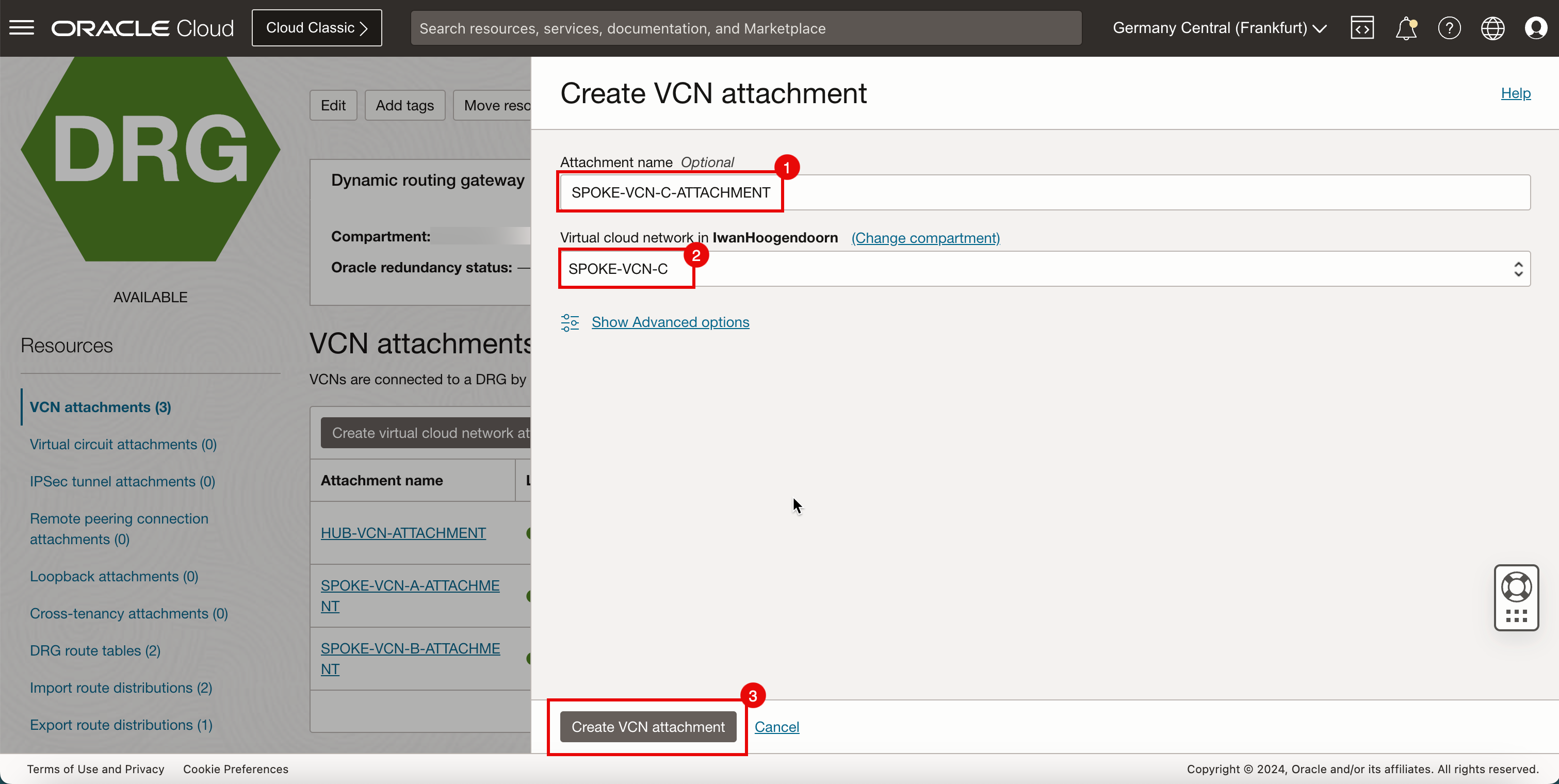

- Geben Sie einen Anhangsnamen für Spoke-VCN C ein.

- Wählen Sie Spoke-VCN C aus.

- Klicken Sie auf VCN-Anhang erstellen.

-

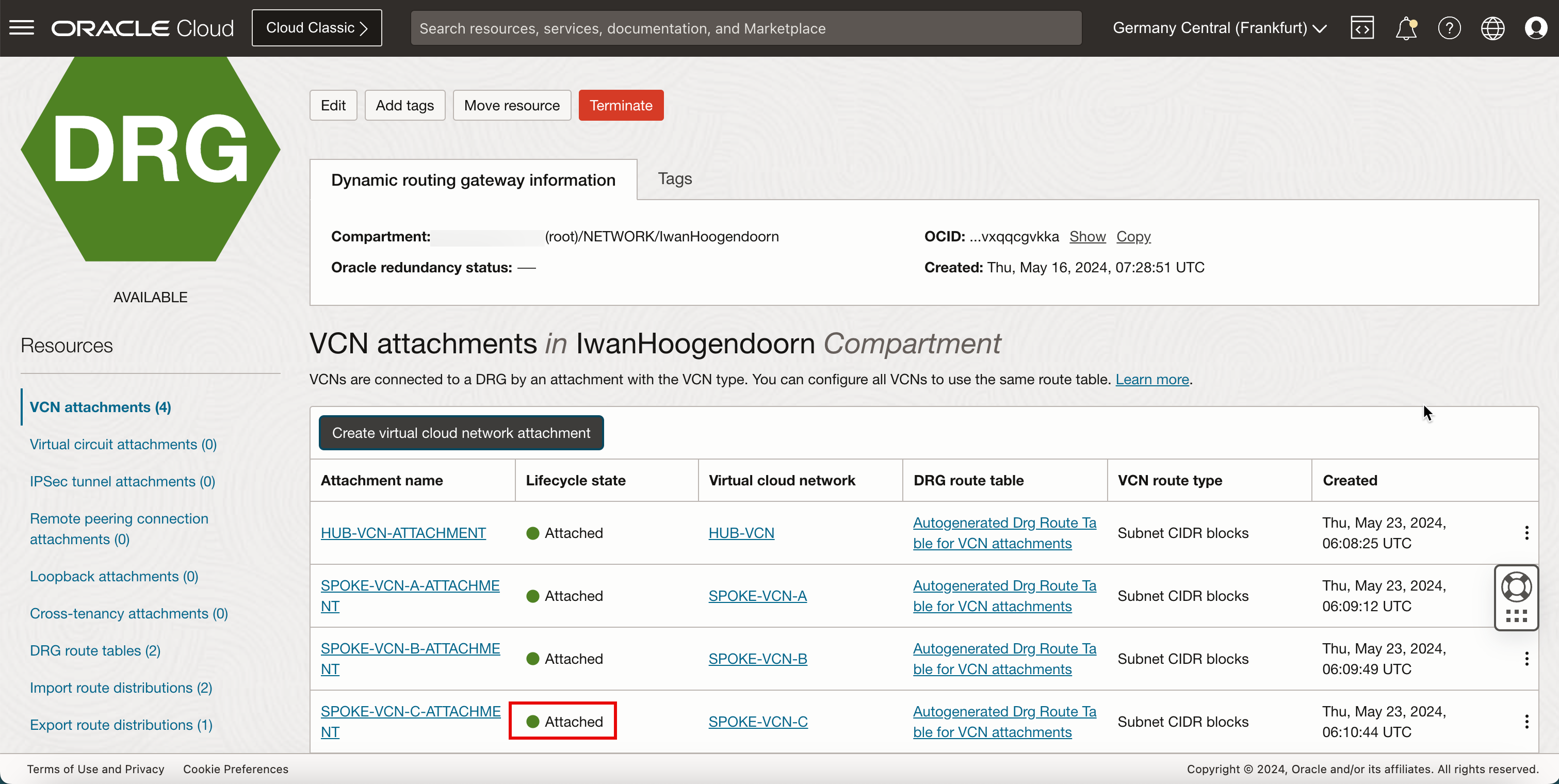

Beachten Sie, dass der Spoke-VCN-C-Status Wird angehängt lautet.

-

Beachten Sie, dass der Spoke-VCN-C-Status in Angehängt geändert wurde.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

Aufgabe 7.2: Spoke-VCN-Routingtabellen erstellen und konfigurieren

Es müssen zwei Arten von Routing-Tabellen erstellt werden: VCN-Routingtabellen und DRG-Routingtabellen.

Hinweis: Beim Erstellen eines VCN wird standardmäßig eine Standardroutingtabelle erstellt.

-

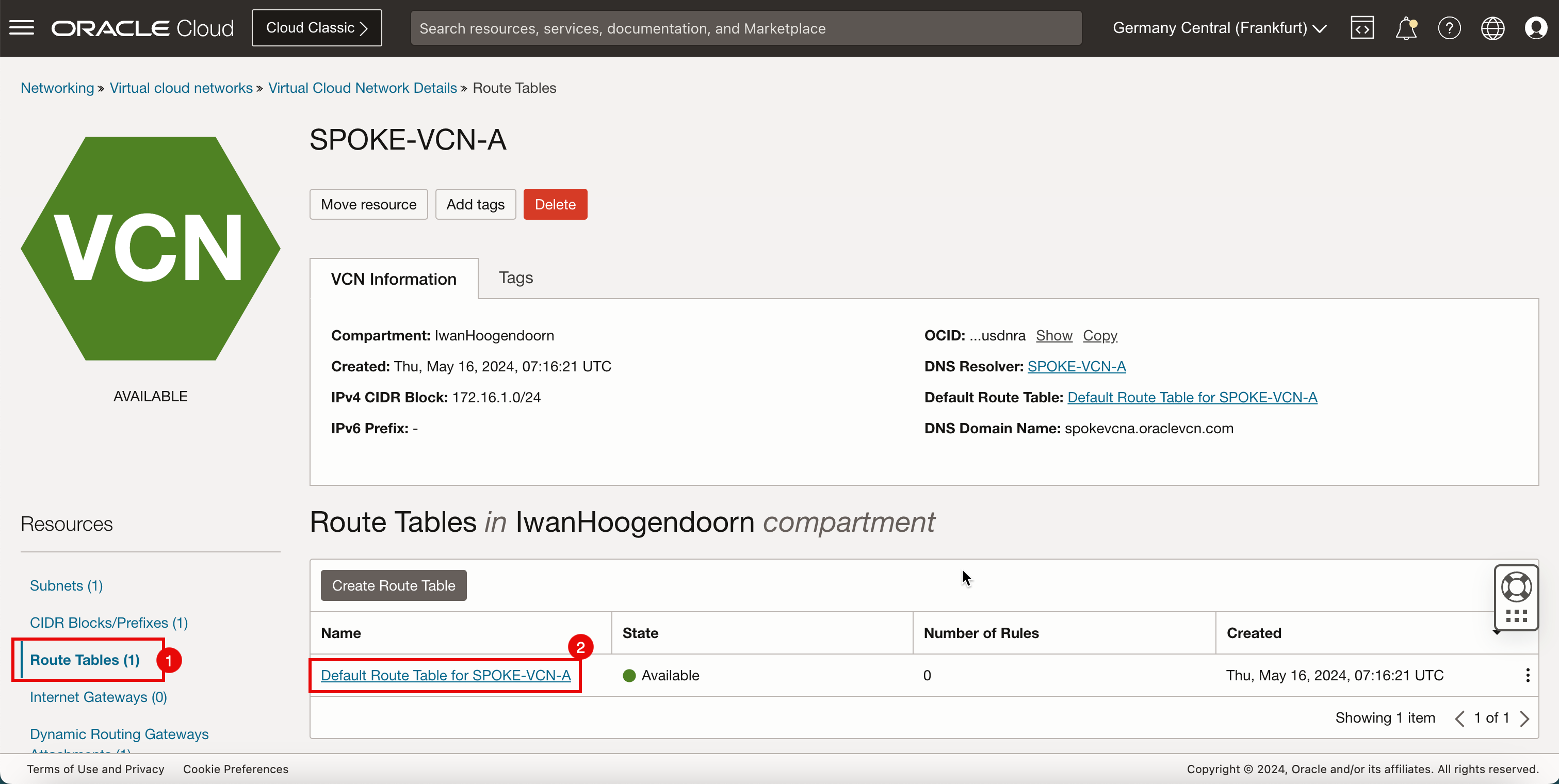

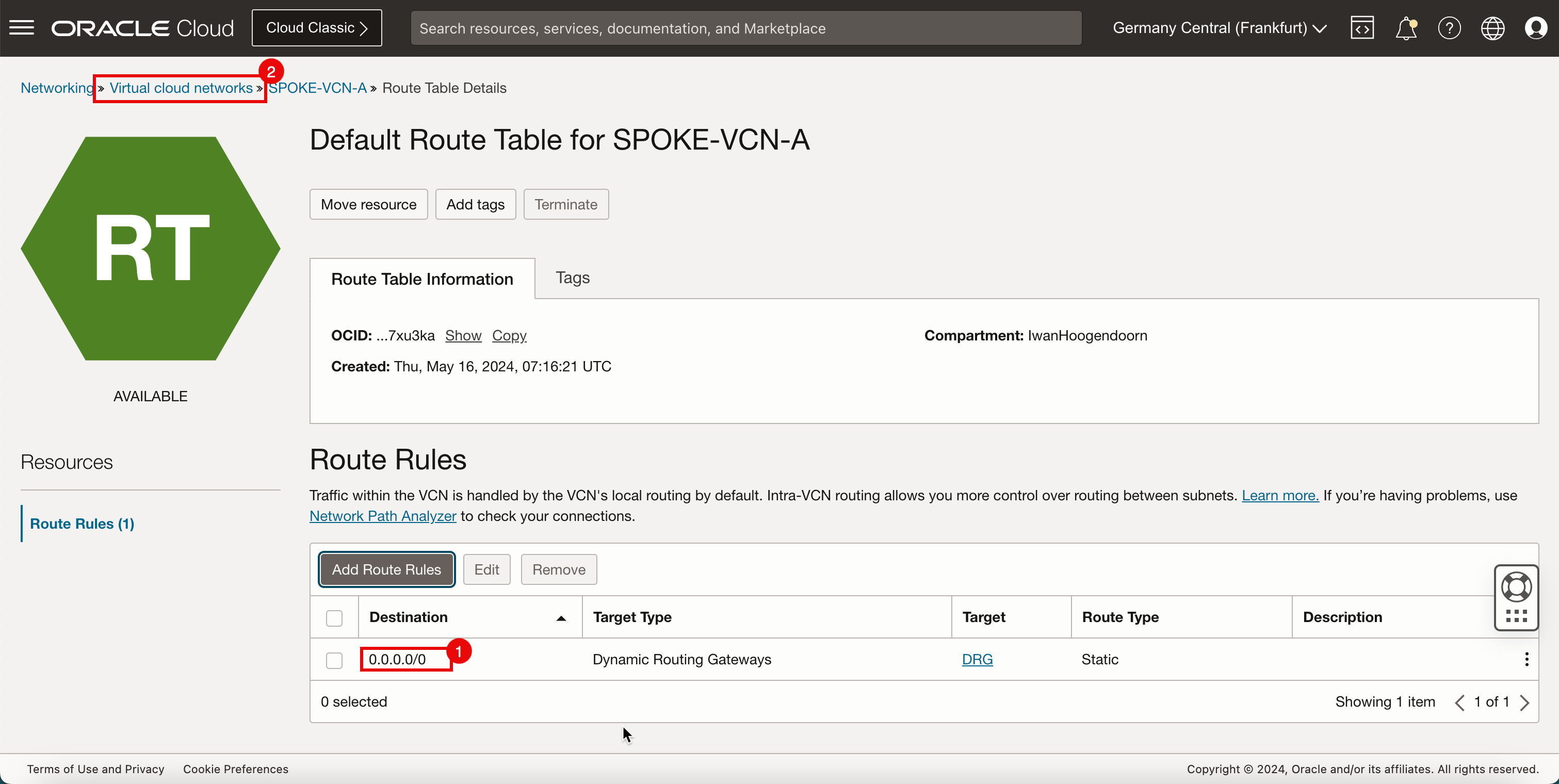

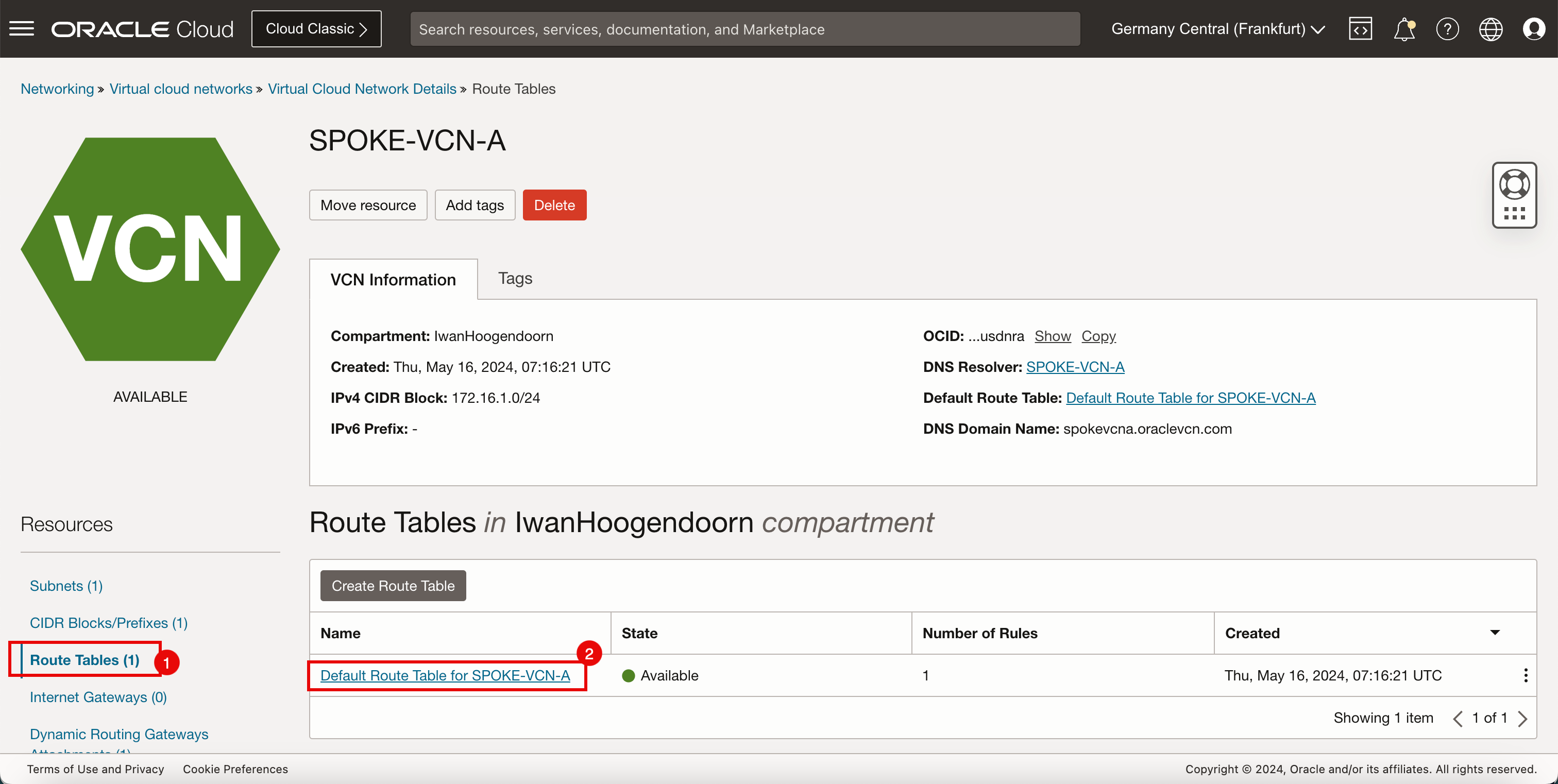

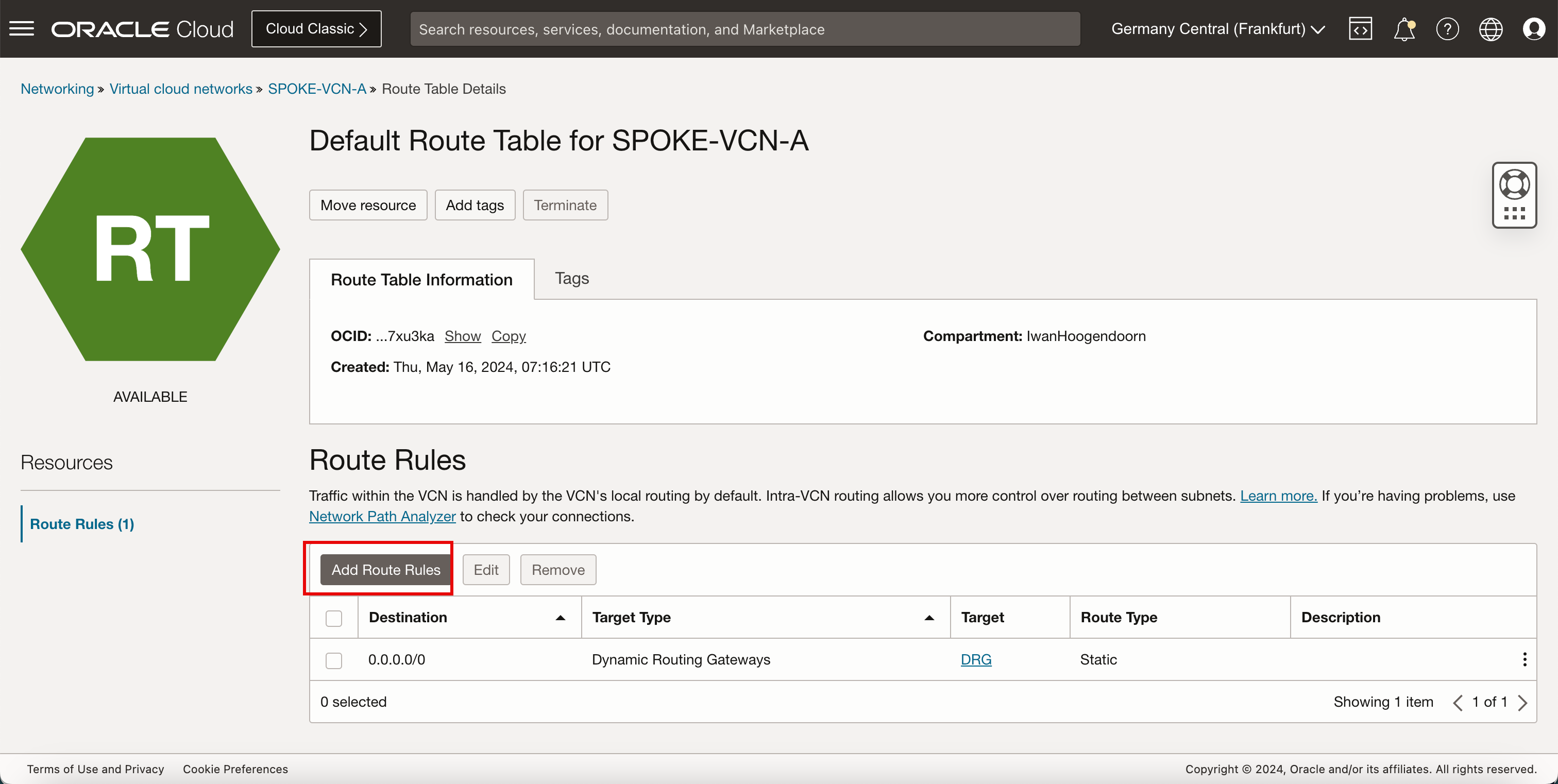

Spoke-VCN A hat nur die Standard-VCN-Routingtabelle.

Ziel Zieltyp Target Routentyp 0.0.0.0/0 Dynamisches Routinggateway DRG Statisch - Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Networking.

- Klicken Sie auf Virtuelle Cloud-Netzwerke.

-

Klicken Sie auf Spoke-VCN A.

- Klicken Sie auf Routentabellen.

- Klicken Sie auf Standardroutentabelle für SPOKE-VCN-A.

-

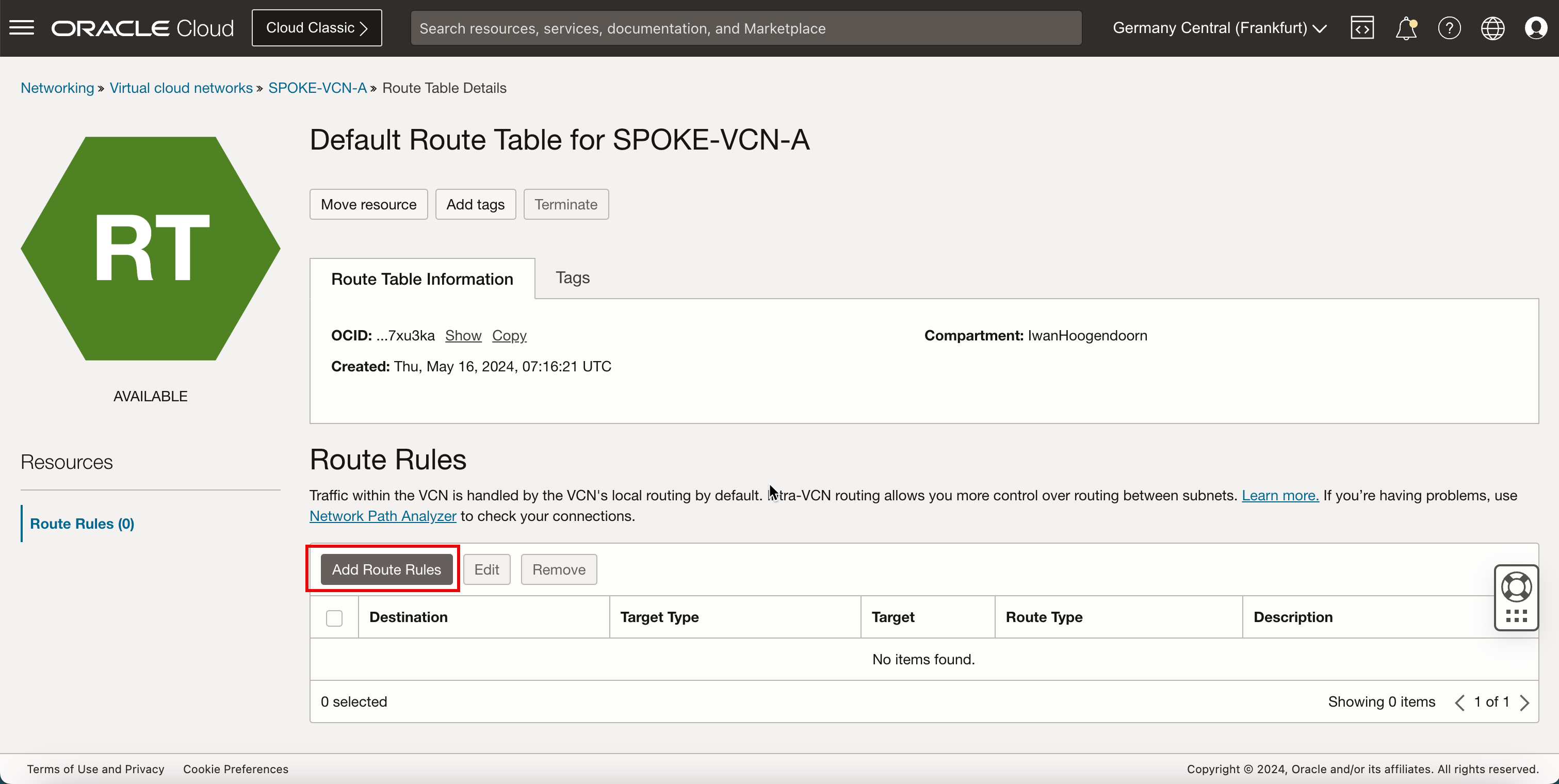

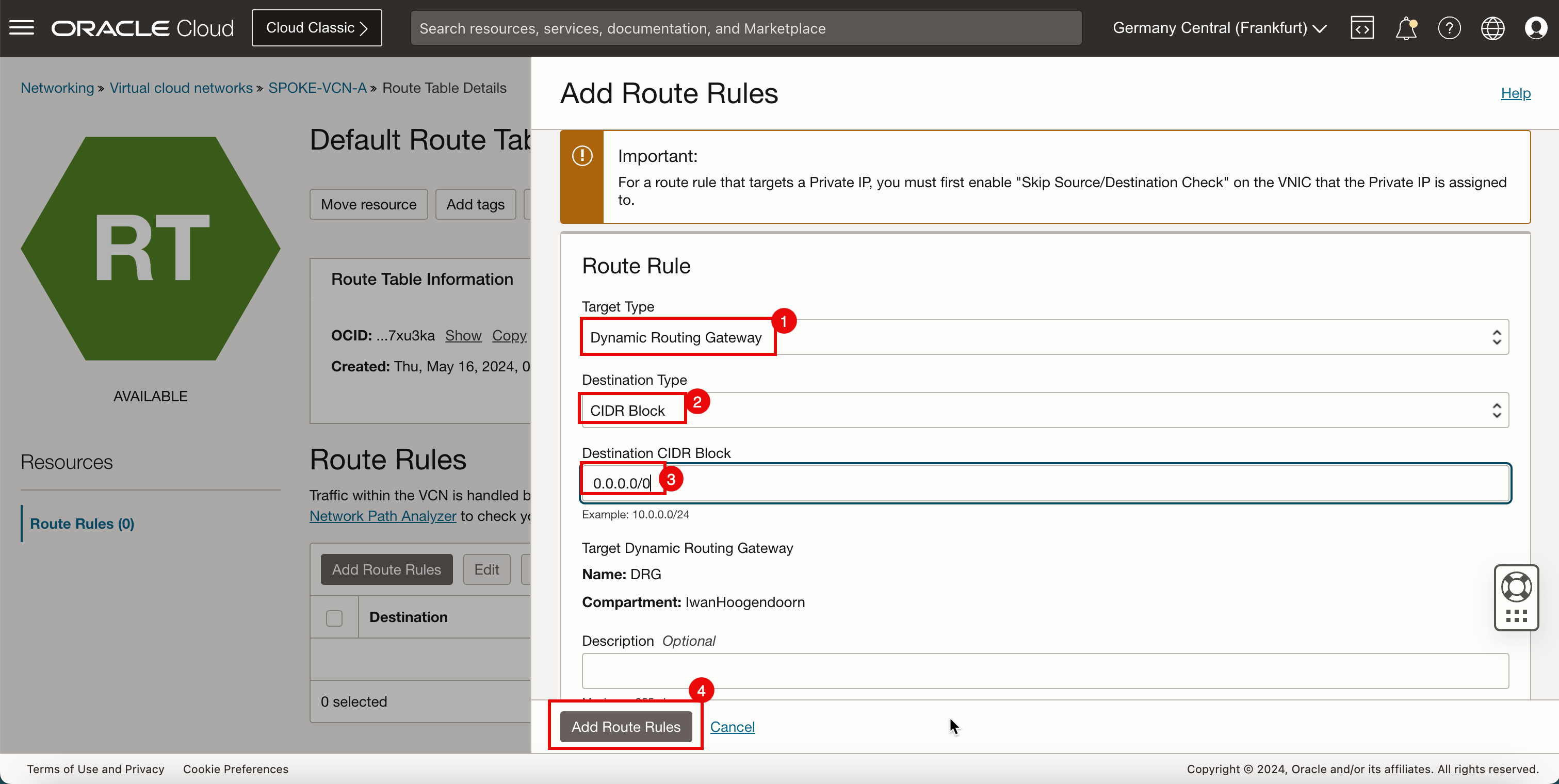

Klicken Sie auf Routingregeln hinzufügen.

- Wählen Sie unter Zieltyp das dynamische Routinggateway aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block den Wert

0.0.0.0/0ein. - Klicken Sie auf Routingregeln hinzufügen.

-

Diese Regel leitet den gesamten Traffic vom Spoke-VCN A an das DRG weiter.

- Beachten Sie, dass die Route

0.0.0.0/0jetzt der Standardroutentabelle von Spoke-VCN A hinzugefügt wird. - Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

- Beachten Sie, dass die Route

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

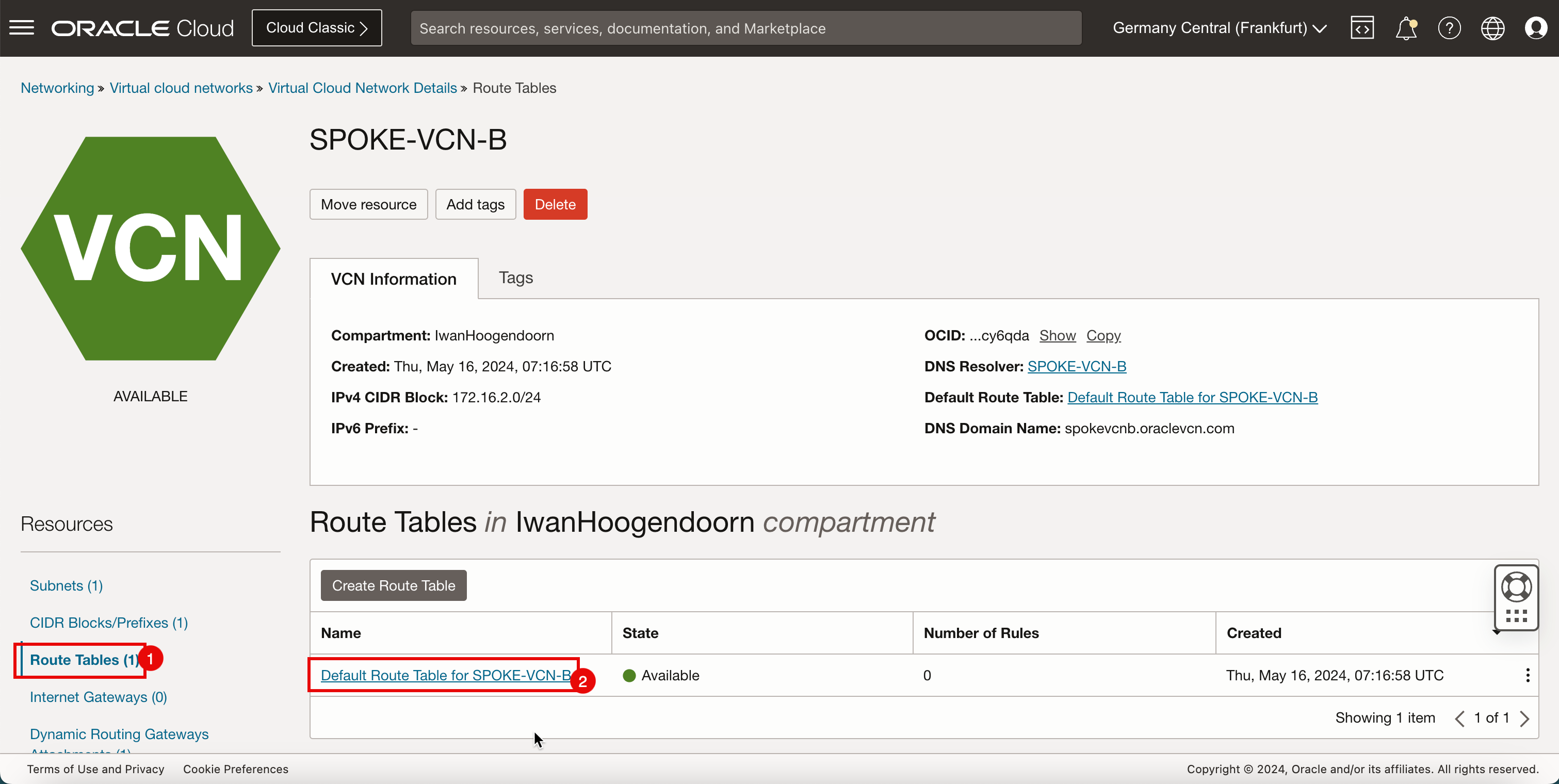

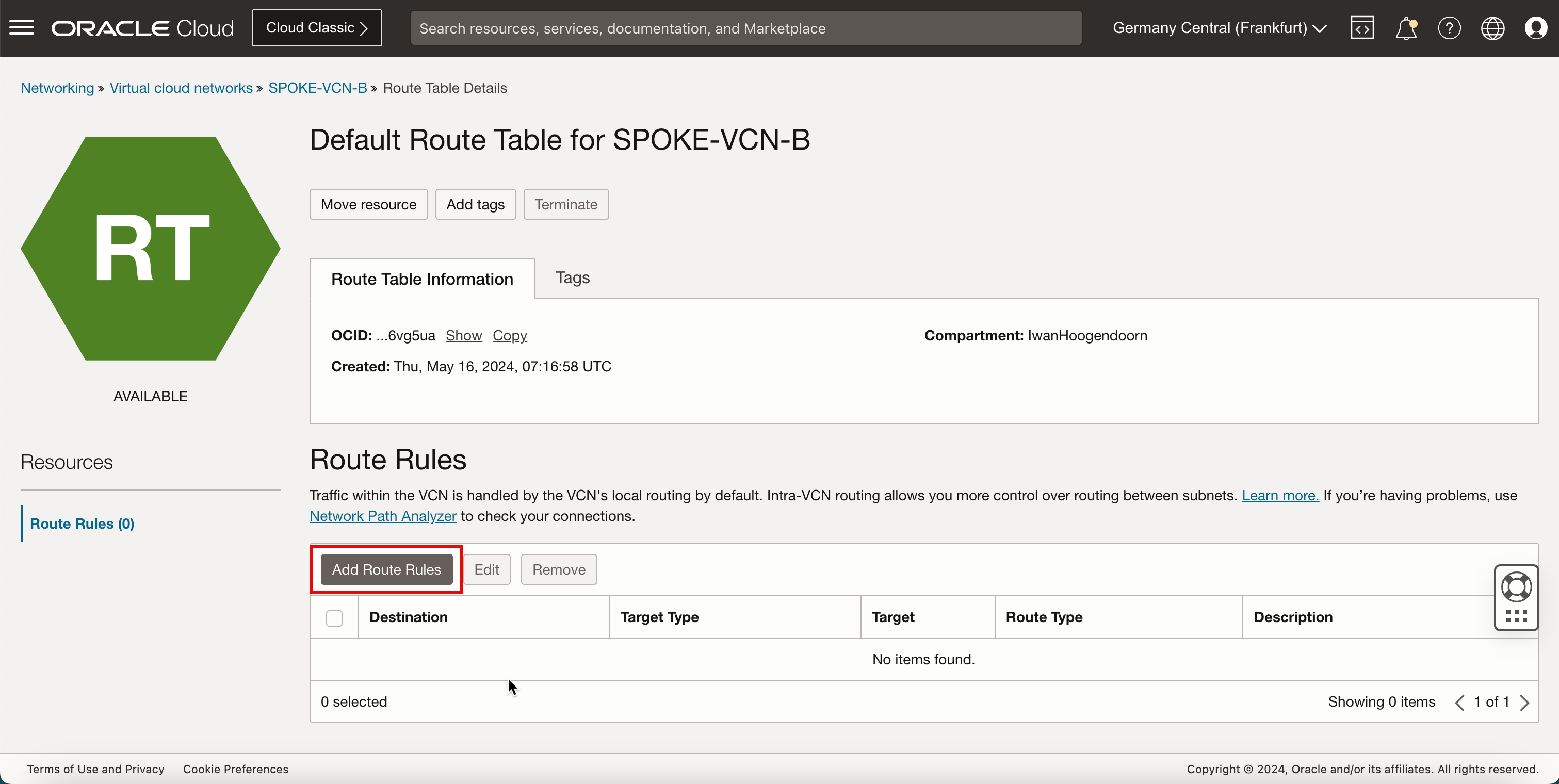

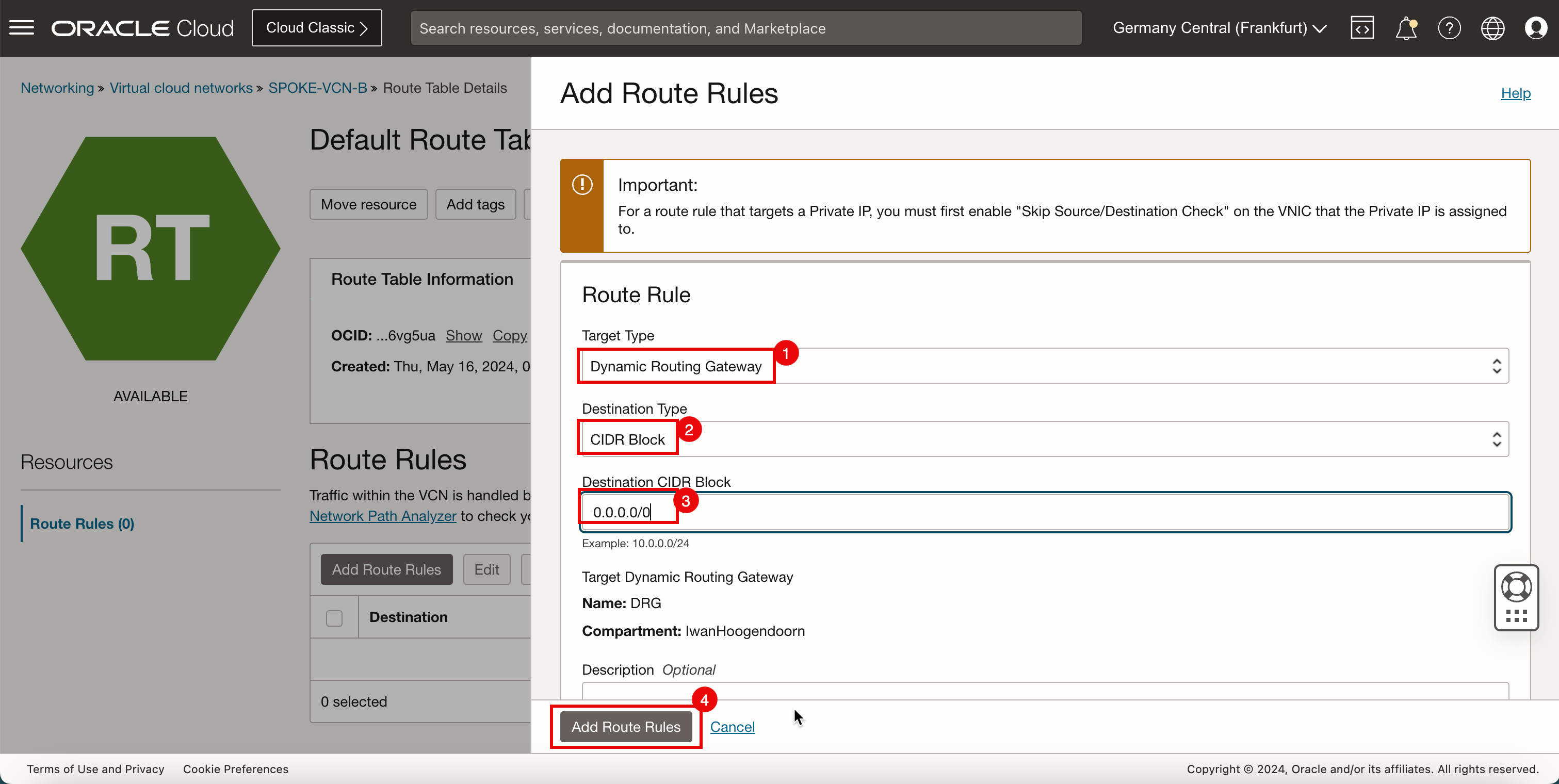

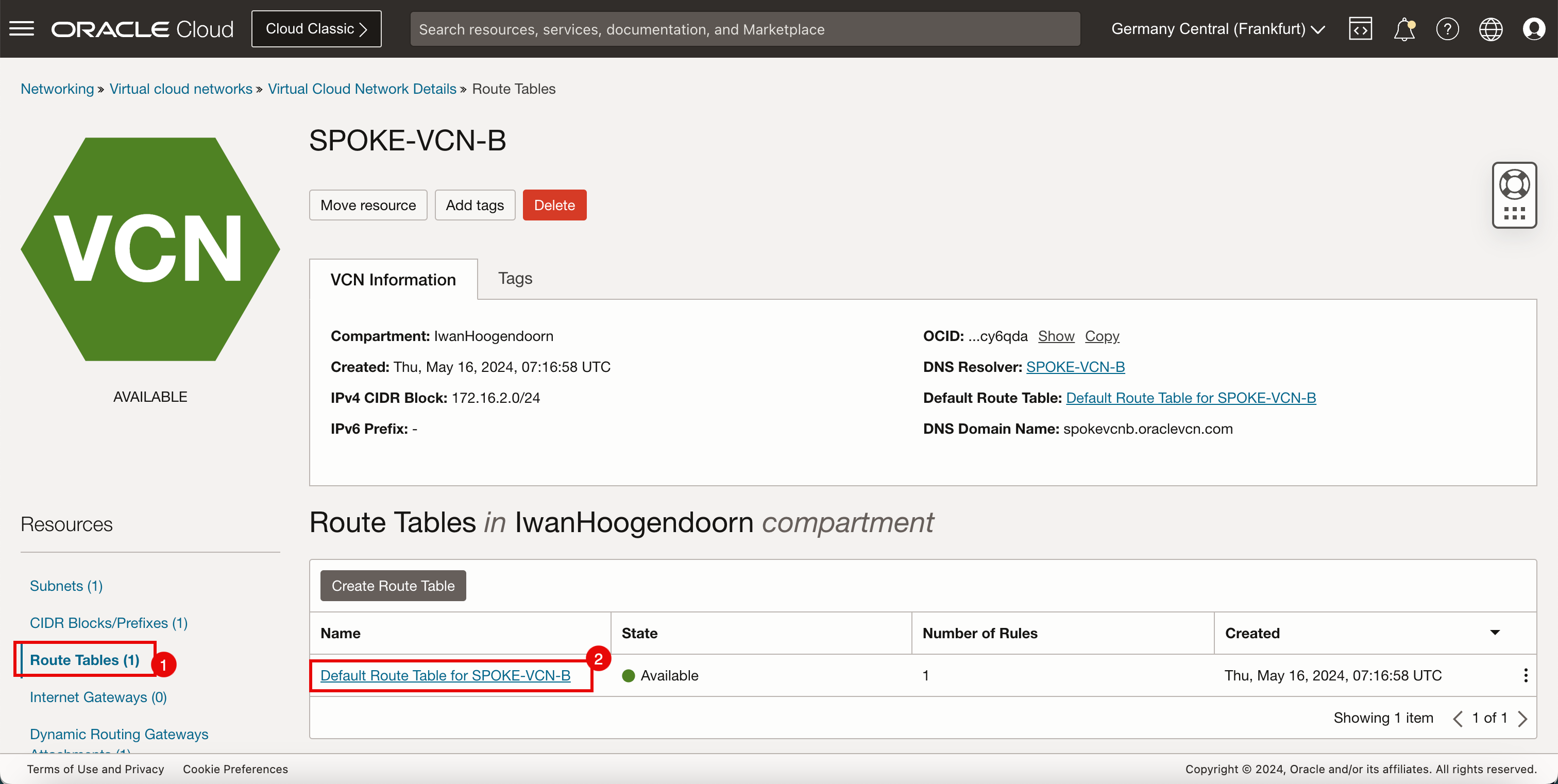

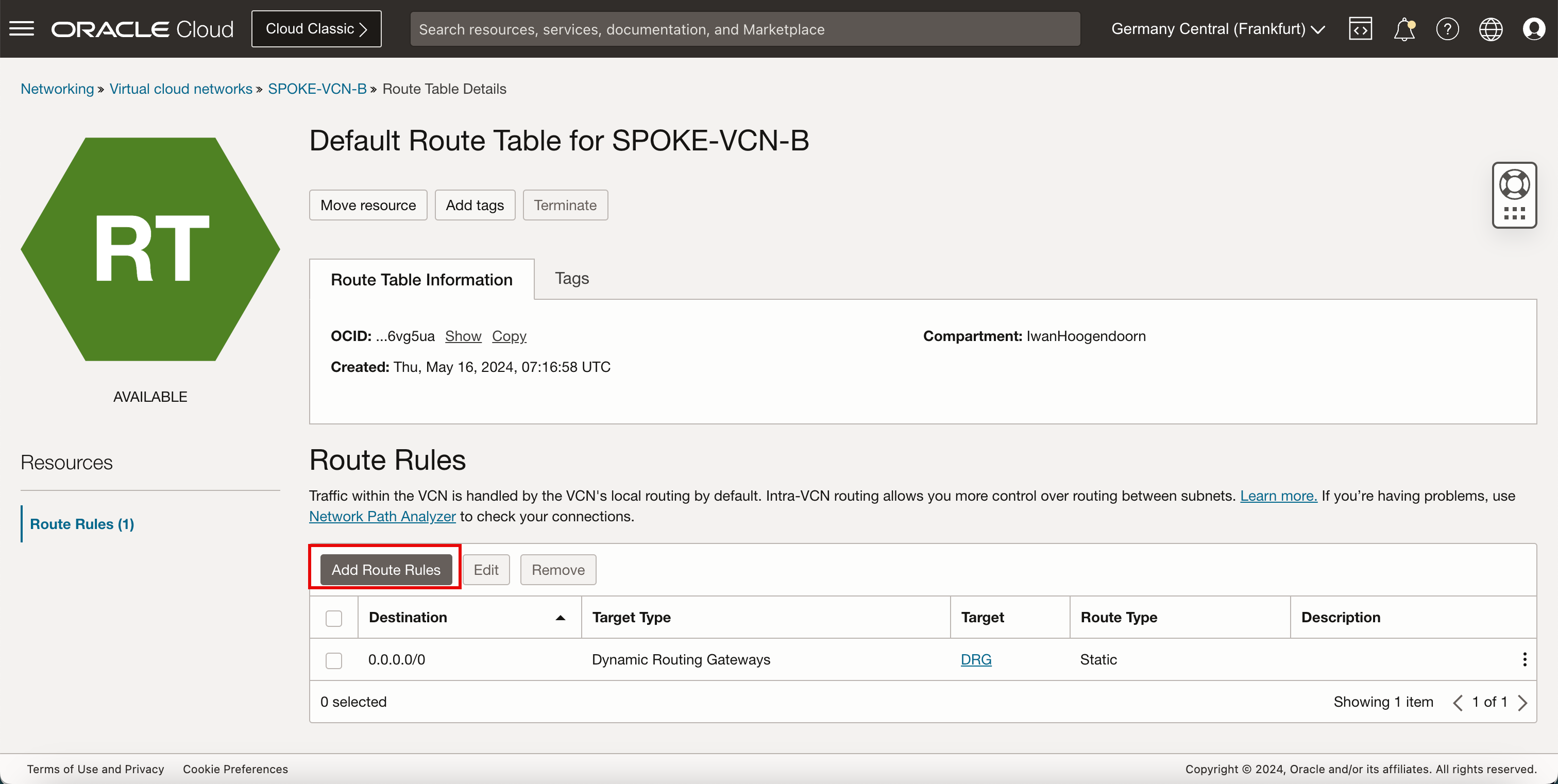

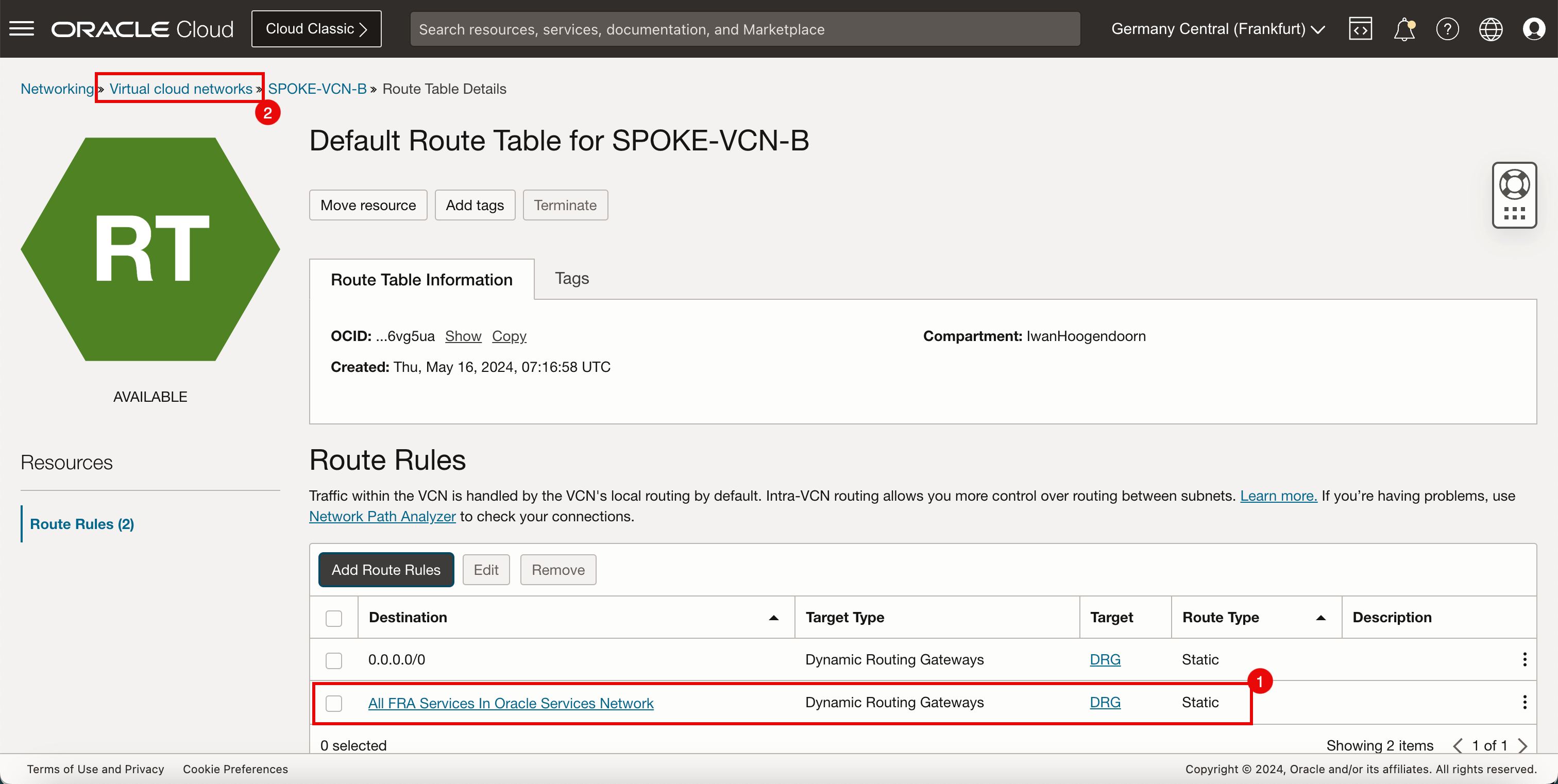

Spoke-VCN B verfügt nur über die Standard-VCN-Routingtabelle.

Ziel Zieltyp Target Routentyp 0.0.0.0/0 Dynamisches Routinggateway DRG Statisch -

Klicken Sie auf Spoke-VCN B.

- Klicken Sie auf Routentabellen.

- Klicken Sie auf Standardroutentabelle von SPOKE-VCN-B.

-

Klicken Sie auf Routingregeln hinzufügen.

- Wählen Sie unter Zieltyp das dynamische Routinggateway aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block den Wert

0.0.0.0/0ein. - Klicken Sie auf Routingregeln hinzufügen.

-

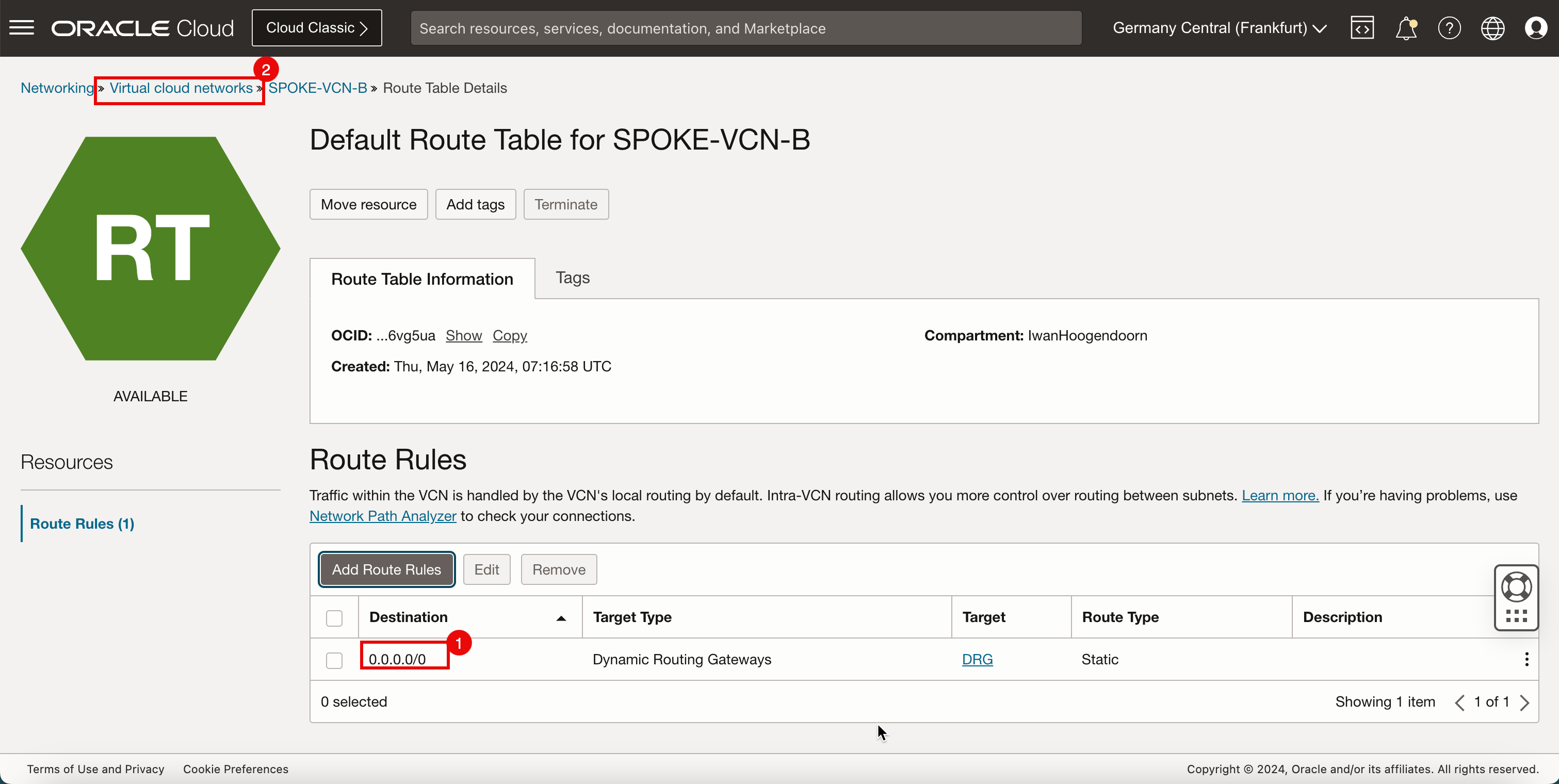

Diese Regel leitet den gesamten Traffic von Spoke-VCN B an das DRG weiter.

- Beachten Sie, dass die Route

0.0.0.0/0jetzt der Standardroutentabelle von Spoke-VCN B hinzugefügt wird. - Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

- Beachten Sie, dass die Route

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

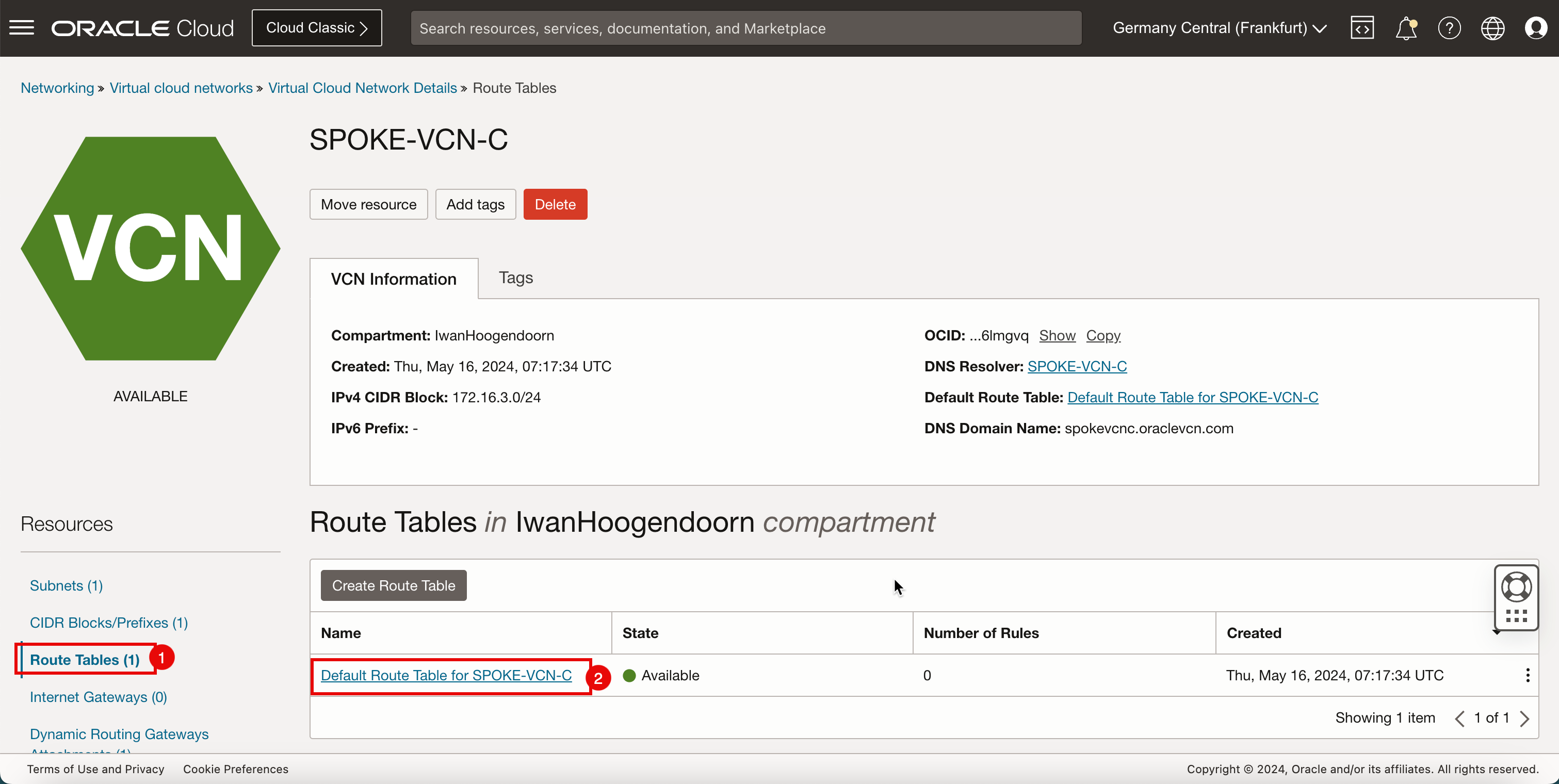

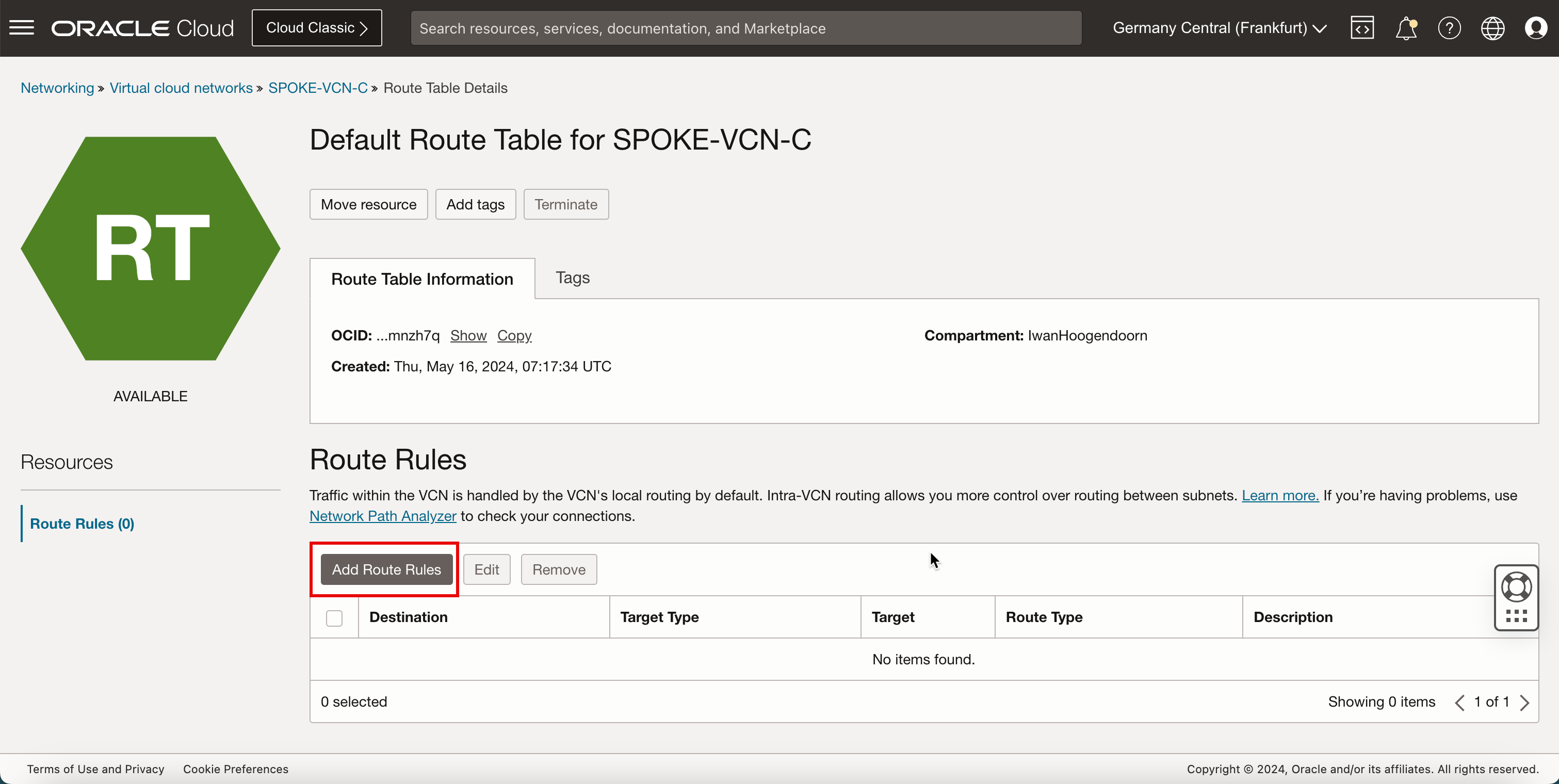

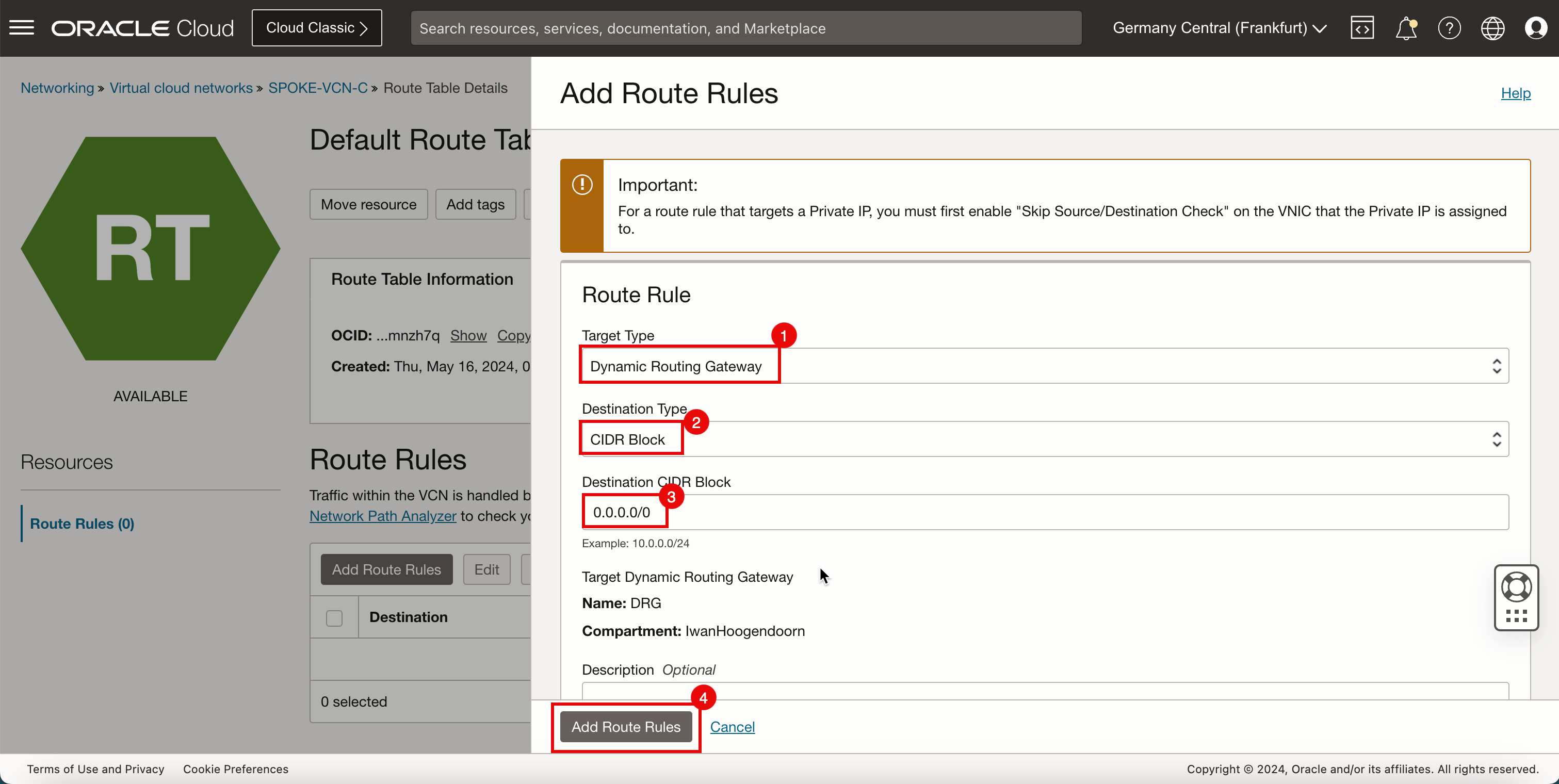

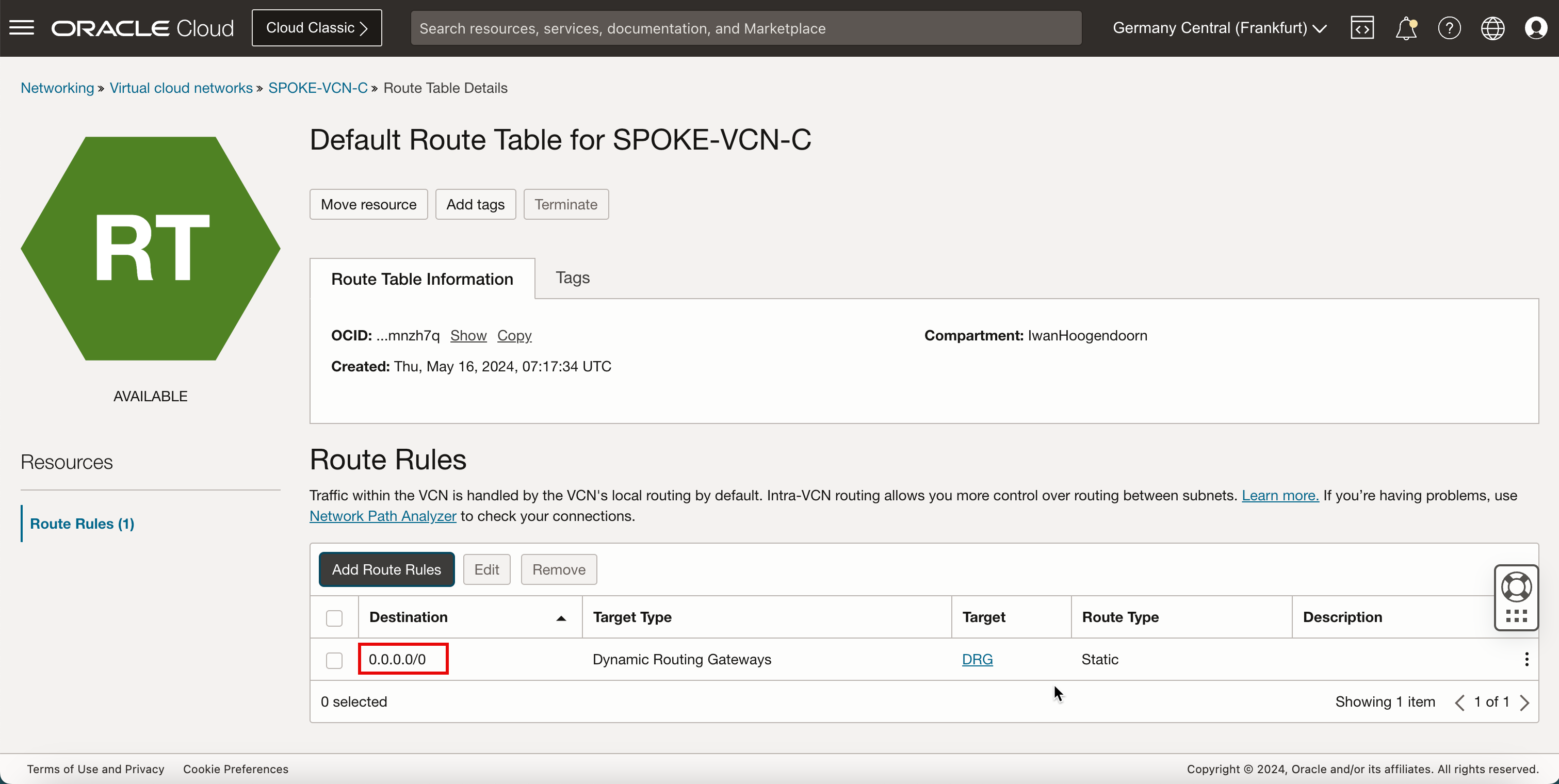

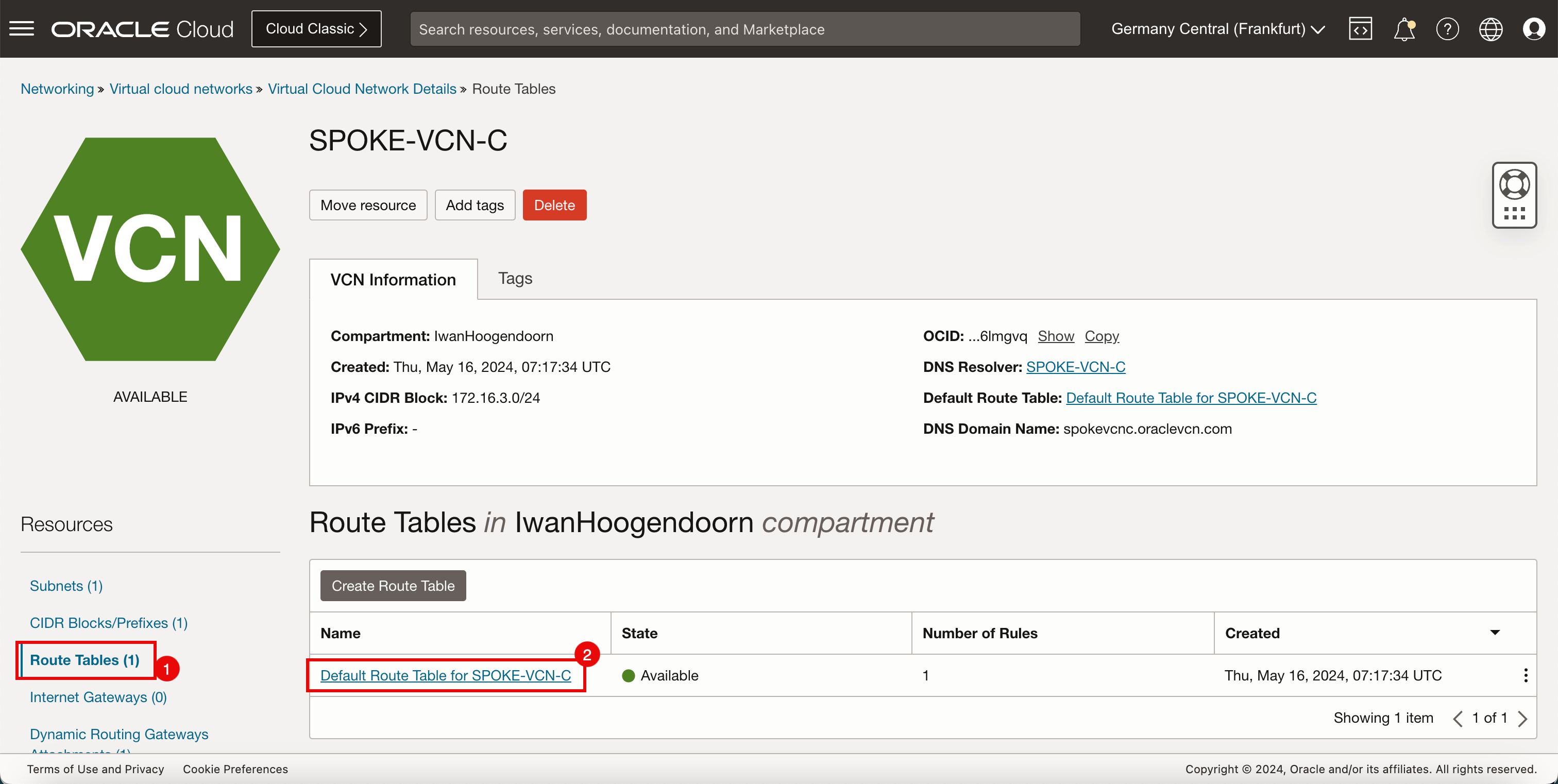

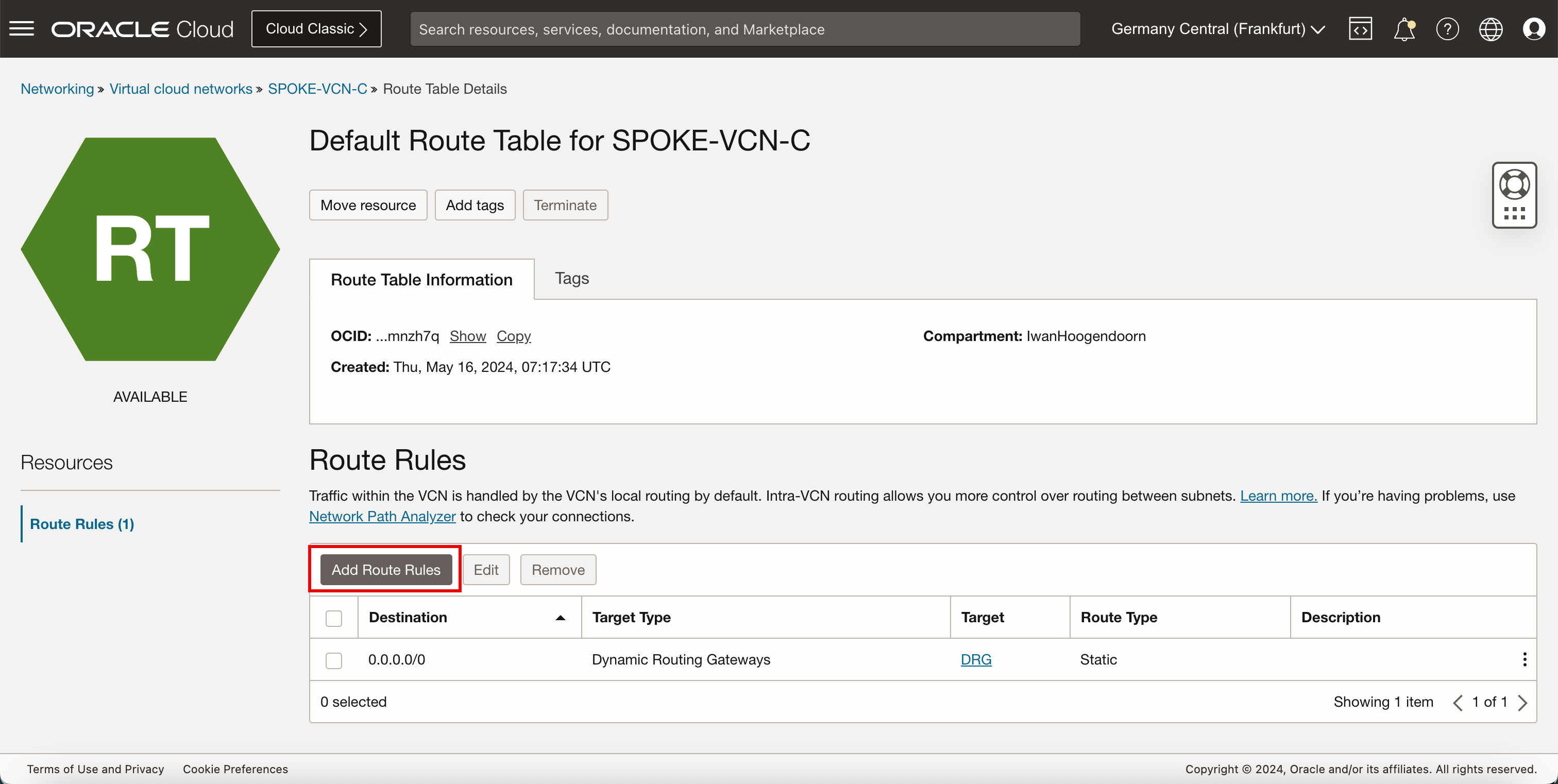

Spoke-VCN C hat nur die Standard-VCN-Routingtabelle.

Ziel Zieltyp Target Routentyp 0.0.0.0/0 Dynamisches Routinggateway DRG Statisch -

Klicken Sie auf Spoke-VCN C.

- Klicken Sie auf Routentabellen.

- Klicken Sie auf Standardroutentabelle für SPOKE-VCN-C.

-

Klicken Sie auf Routingregeln hinzufügen.

- Wählen Sie unter Zieltyp das dynamische Routinggateway aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block den Wert

0.0.0.0/0ein. - Klicken Sie auf Routingregeln hinzufügen.

-

Diese Regel leitet den gesamten Traffic vom Spoke-VCN C an das DRG weiter.

-

Beachten Sie, dass die Route

0.0.0.0/0jetzt der Standardroutentabelle von Spoke-VCN C hinzugefügt wird.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

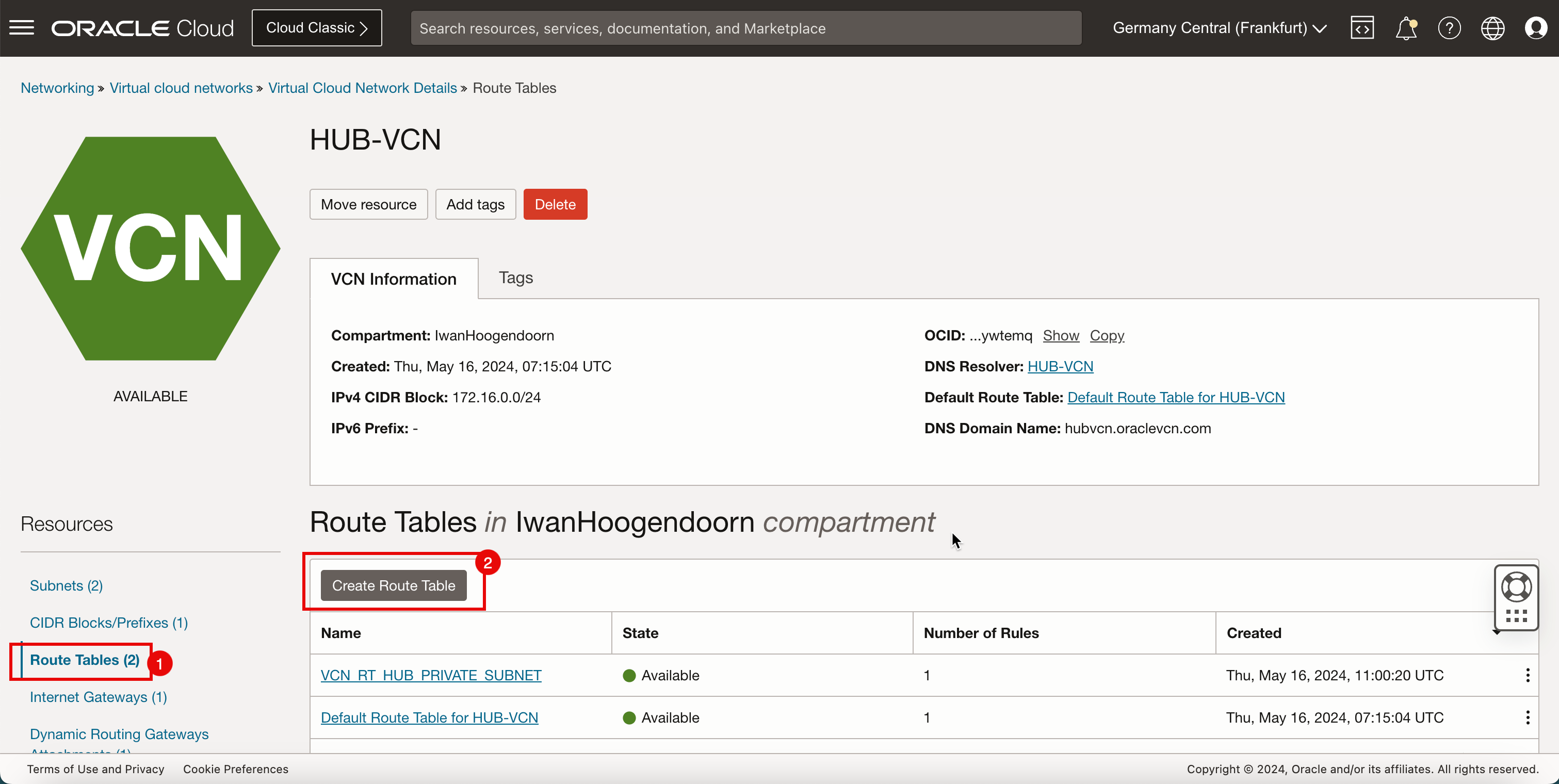

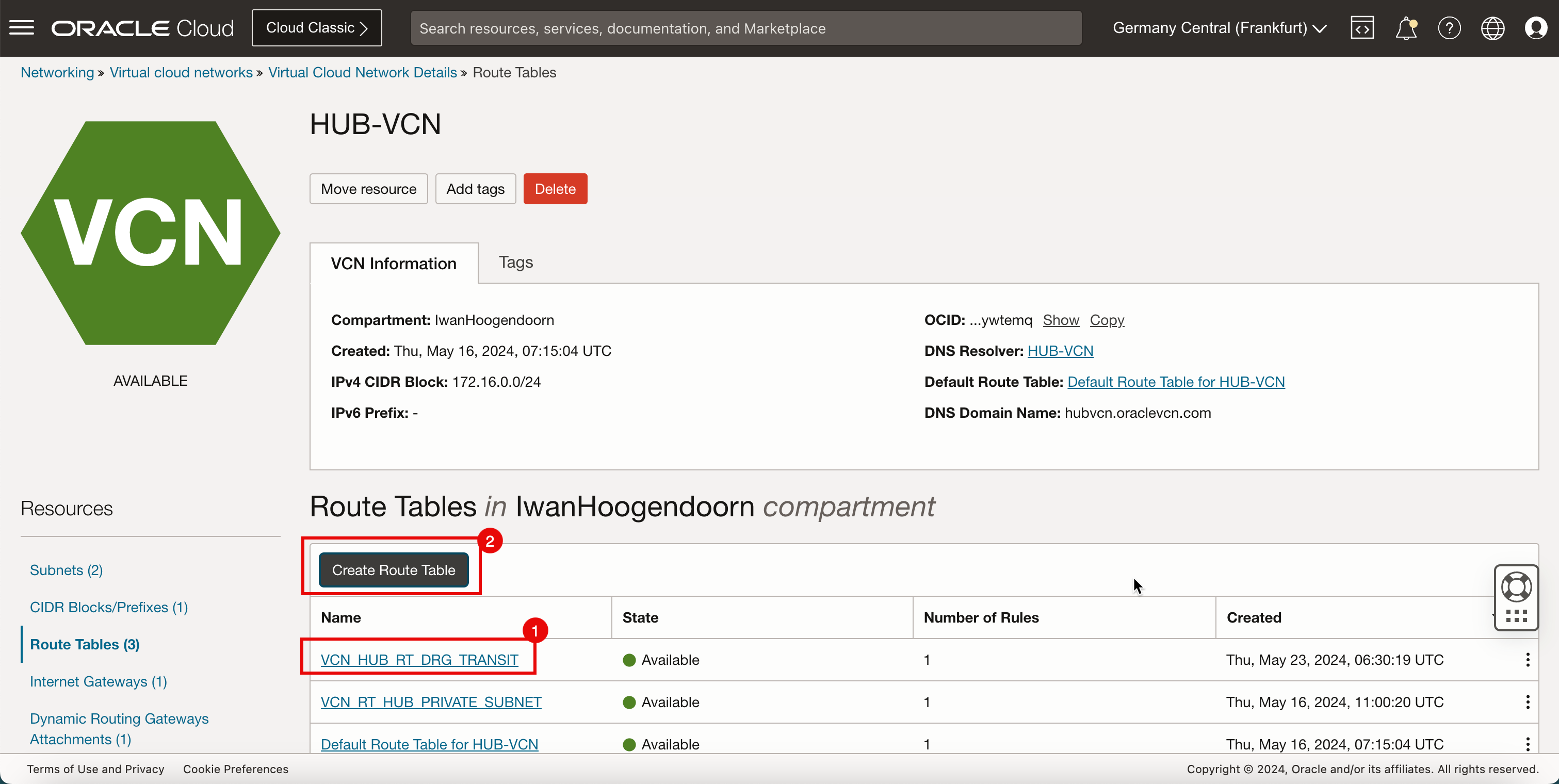

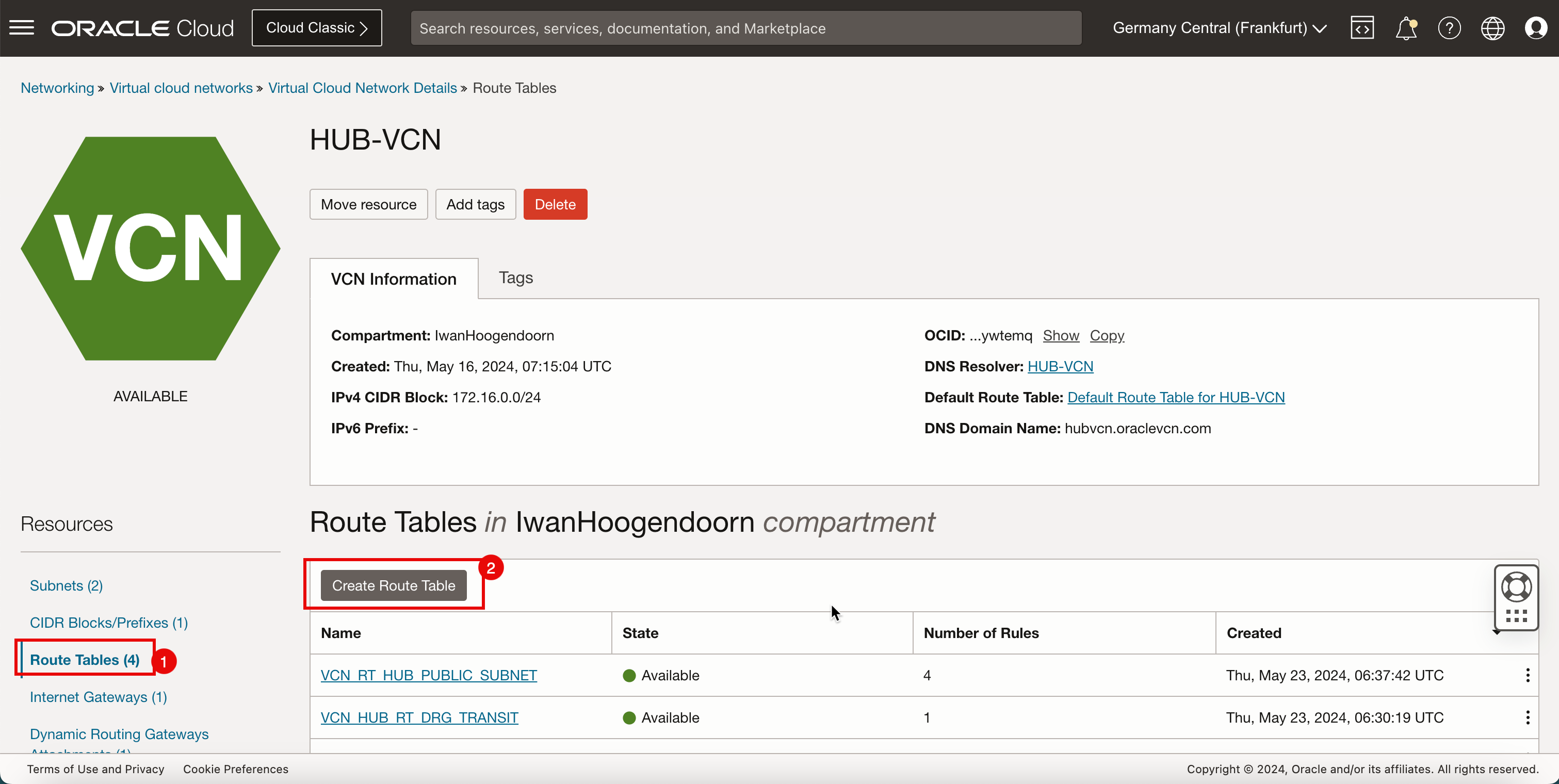

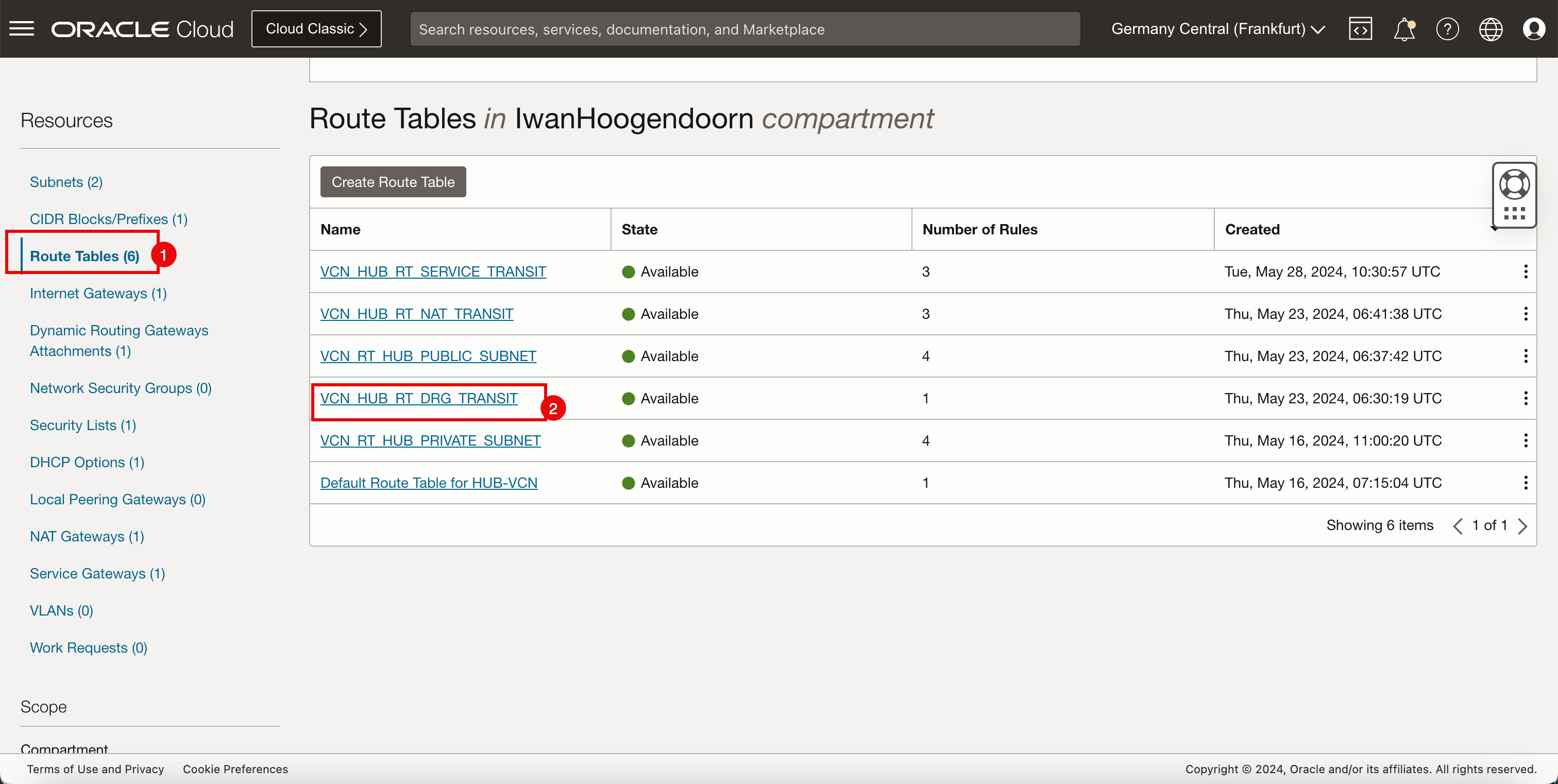

Aufgabe 7.3: Hub-VCN-Routingtabellen erstellen und konfigurieren

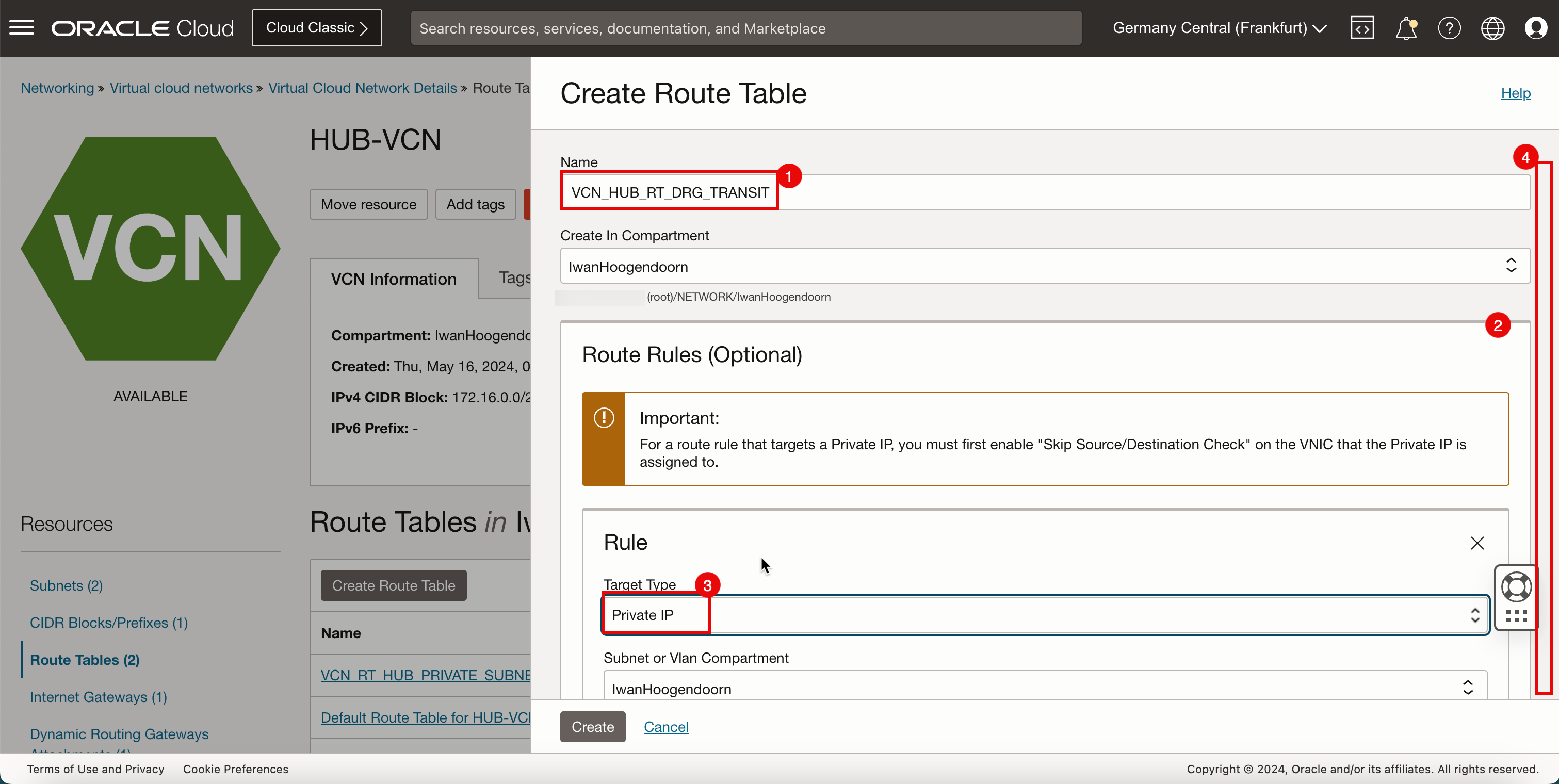

-

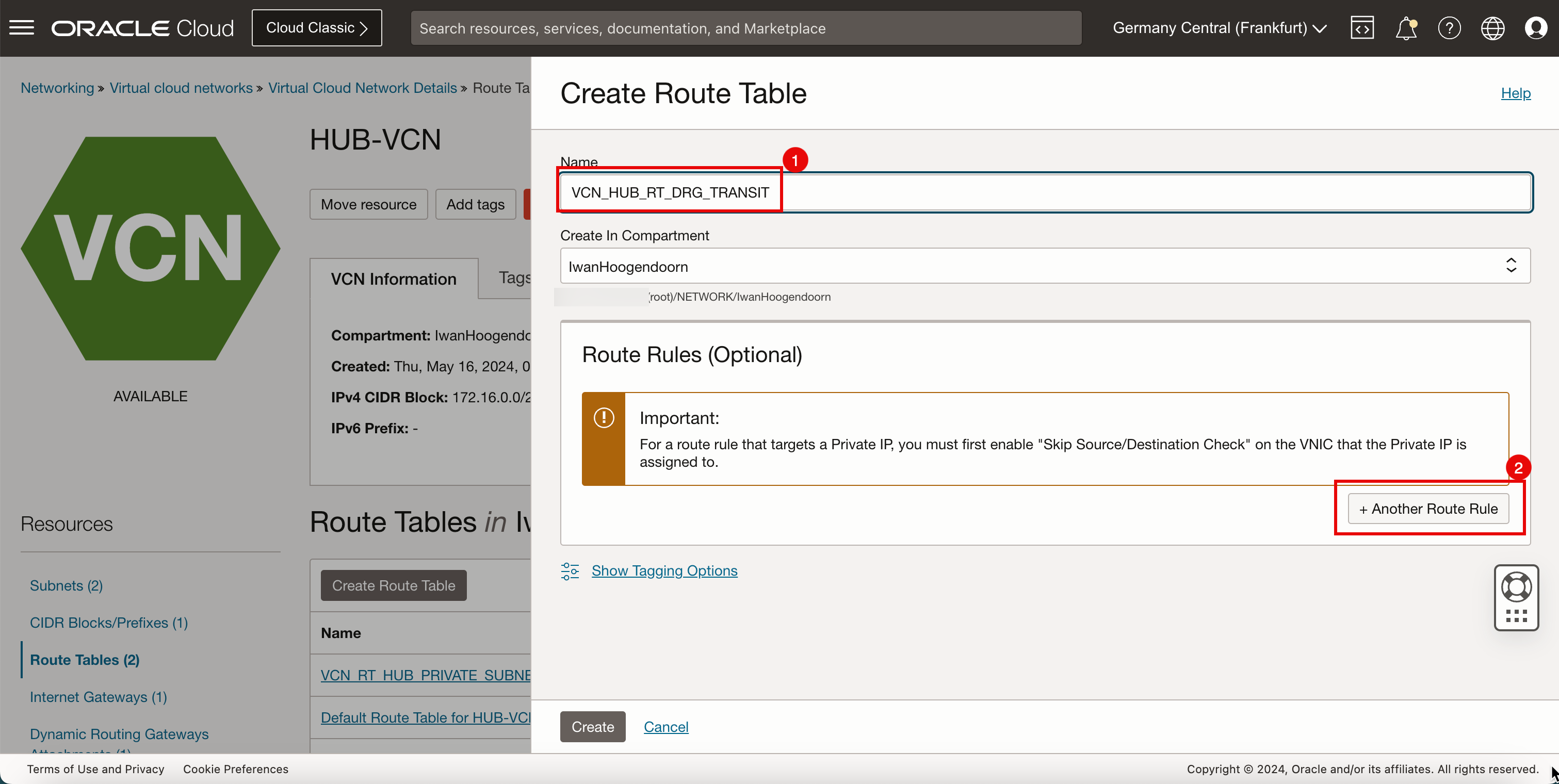

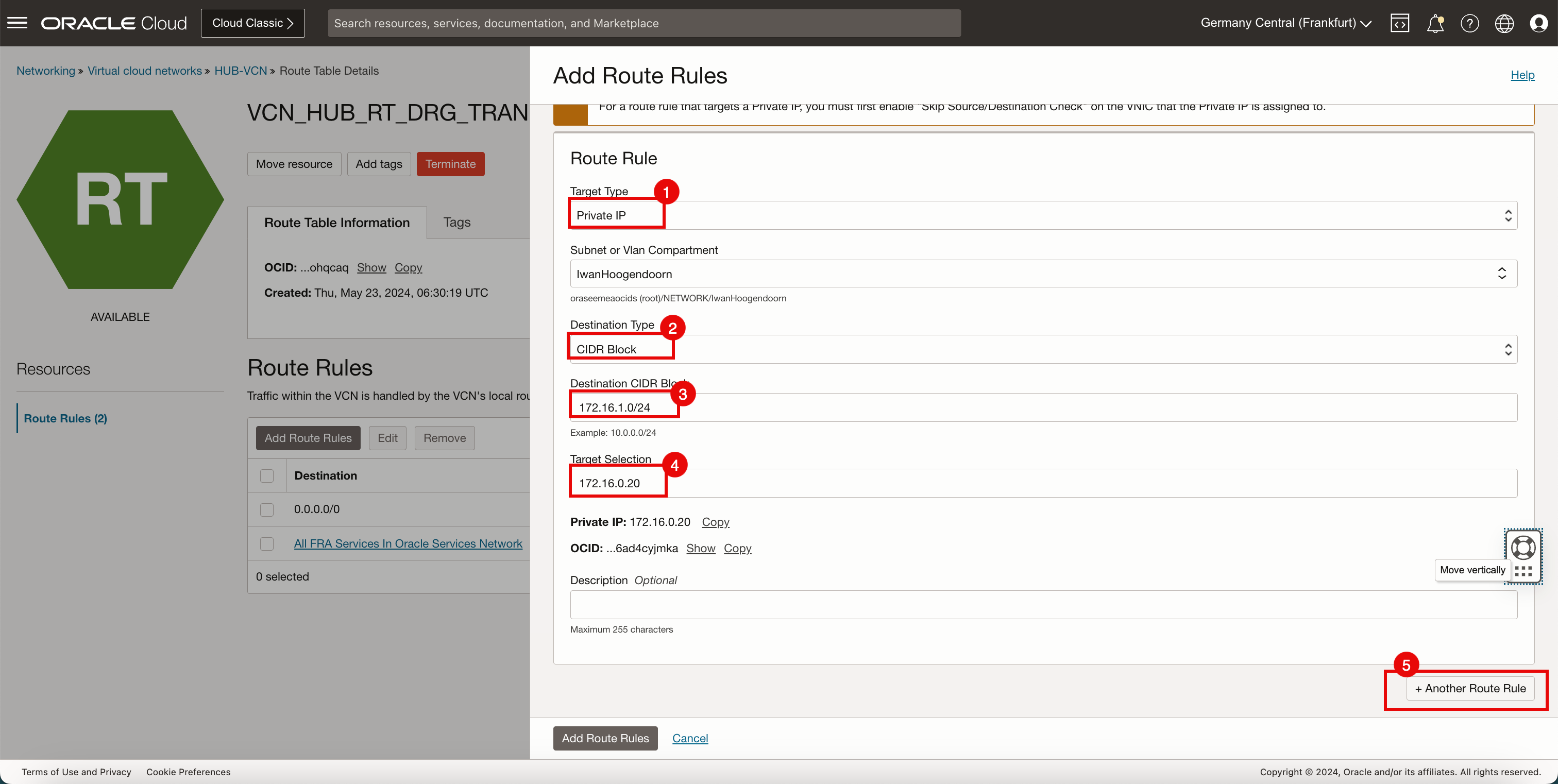

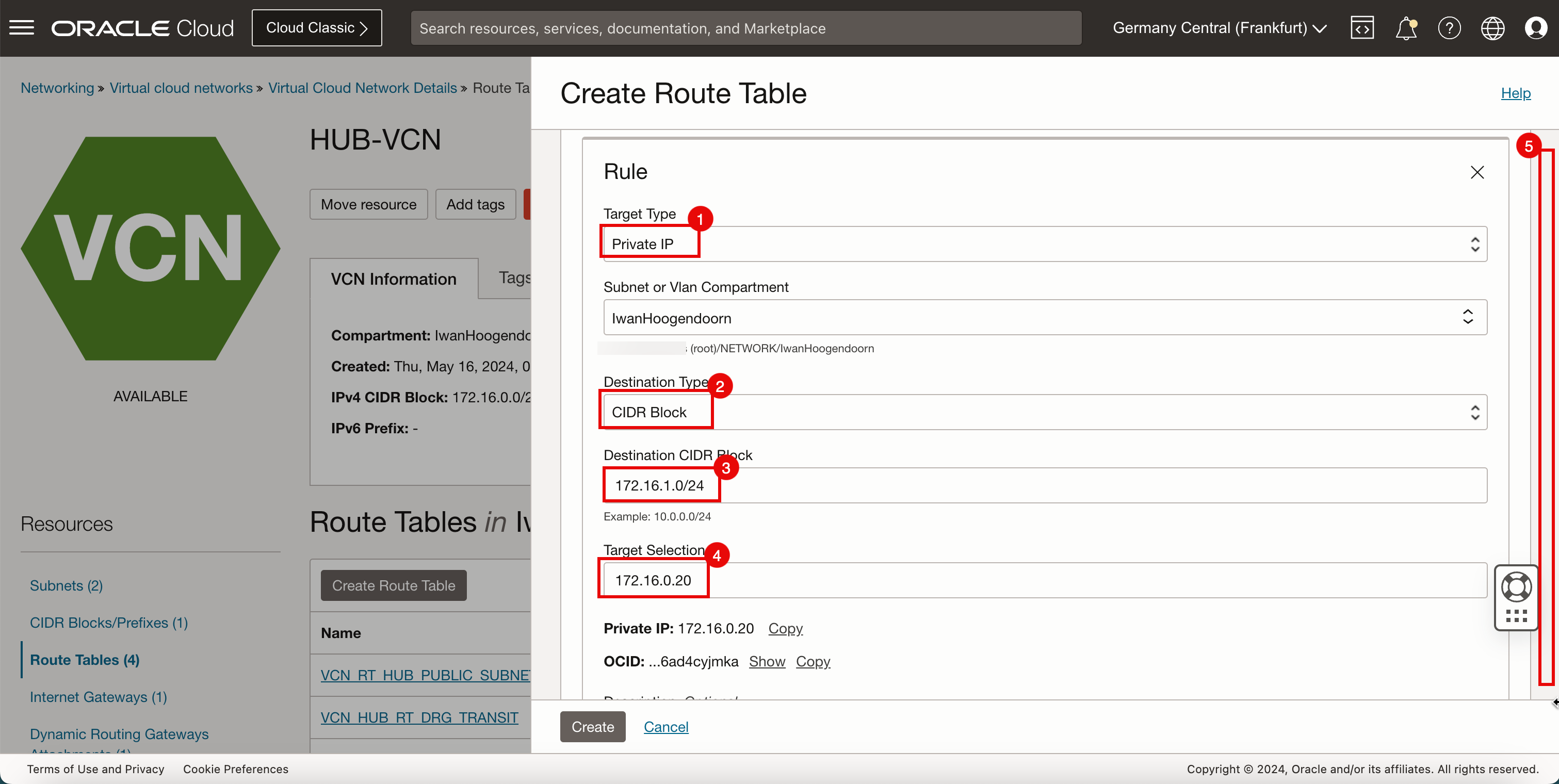

Erstellen Sie eine Routentabelle (

VCN_HUB_RT_DRG_TRANSIT) im Hub-VCN.Ziel Zieltyp Target Routentyp 0.0.0.0/0 Private IP 172.16.0.20 (ÜBERWACHUNGSPROGRAMM) Statisch 172.16.1.0/24 Private IP 172.16.0.20 (ÜBERWACHUNGSPROGRAMM) Statisch 172.16.2.0/24 Private IP 172.16.0.20 (ÜBERWACHUNGSPROGRAMM) Statisch 172.16.3.0/24 Private IP 172.16.0.20 (ÜBERWACHUNGSPROGRAMM) Statisch Hinweis: Um den Traffic weiterzuleiten, der von Spoke zu Spoke-VCN geleitet wird, müssen Sie auch die spezifischen Routen in dieser Routentabelle hinzufügen, da der Standard

0.0.0.0/0nicht ausreicht, um dies zu ermöglichen. -

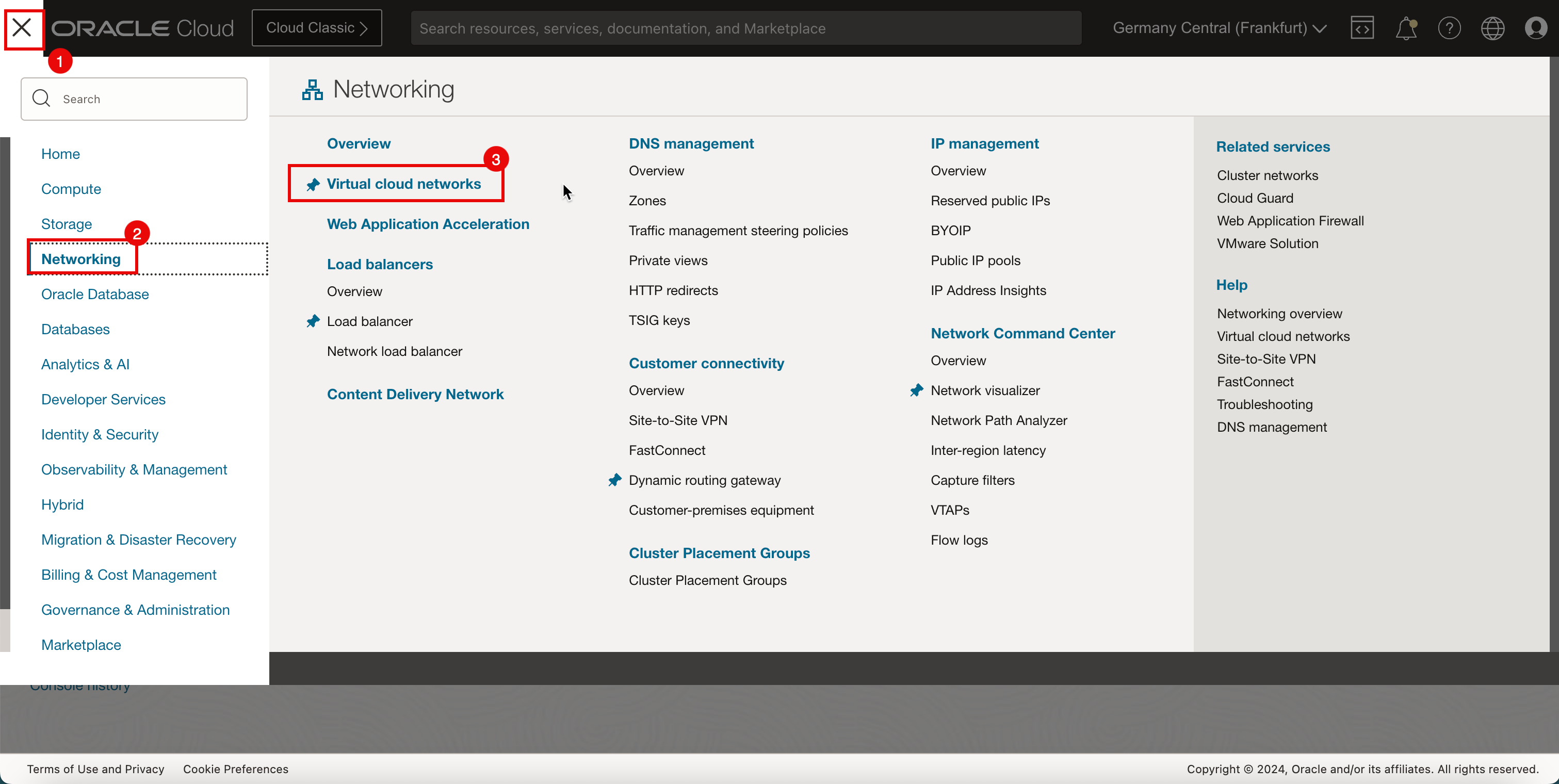

Gehen Sie zur OCI-Konsole.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Networking.

- Klicken Sie auf Virtuelle Cloud-Netzwerke.

-

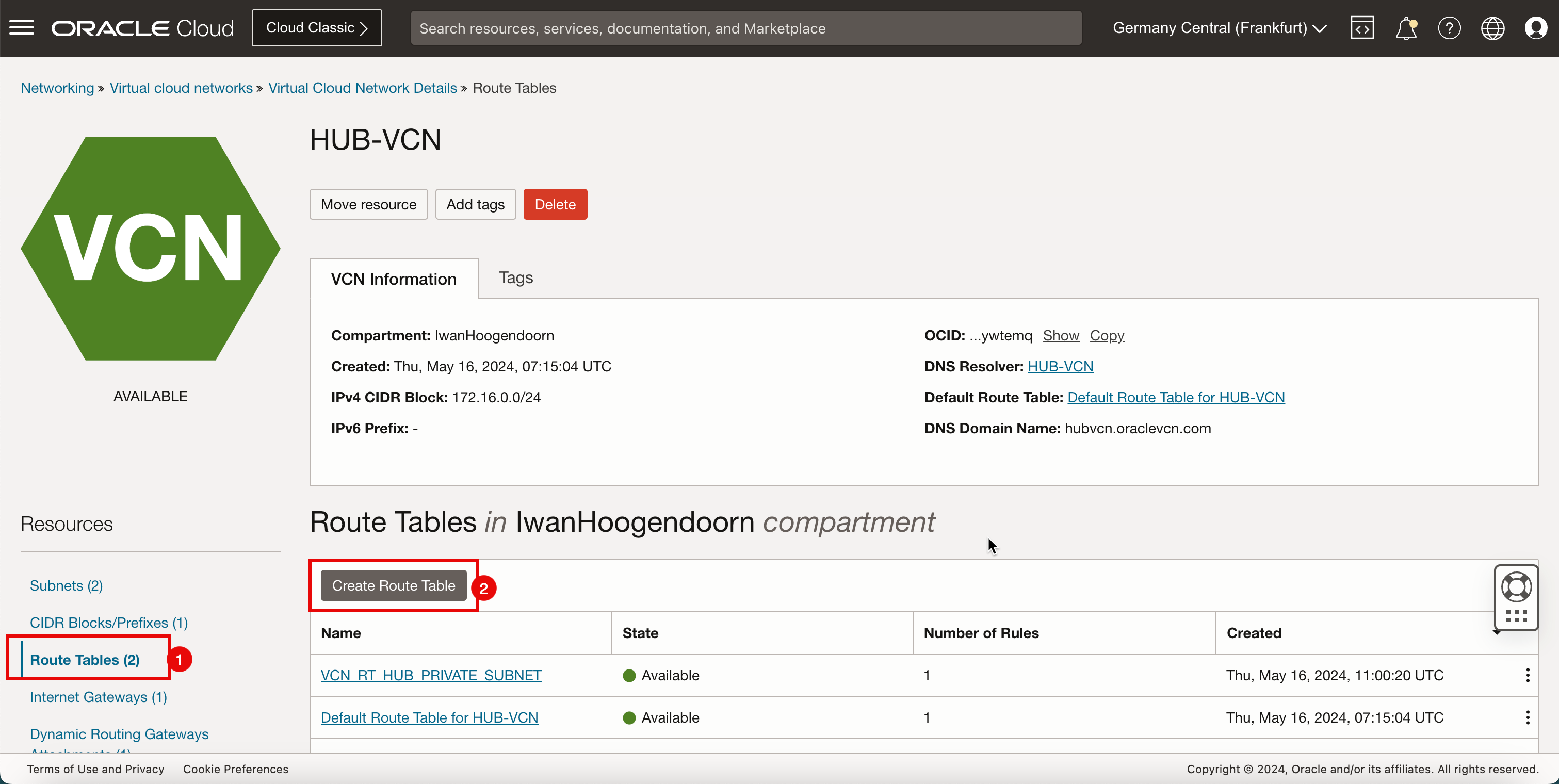

Klicken Sie auf das Hub-VCN.

- Klicken Sie auf Routentabellen.

- Klicken Sie auf Routentabelle erstellen.

- Geben Sie den Namen der neuen Hub-VCN-Routentabelle ein.

- Klicken Sie auf + Weitere Routingregel (nicht im Screenshot).

- Wählen Sie unter Zieltyp die Option Private IP aus.

- Bildlauf nach unten.

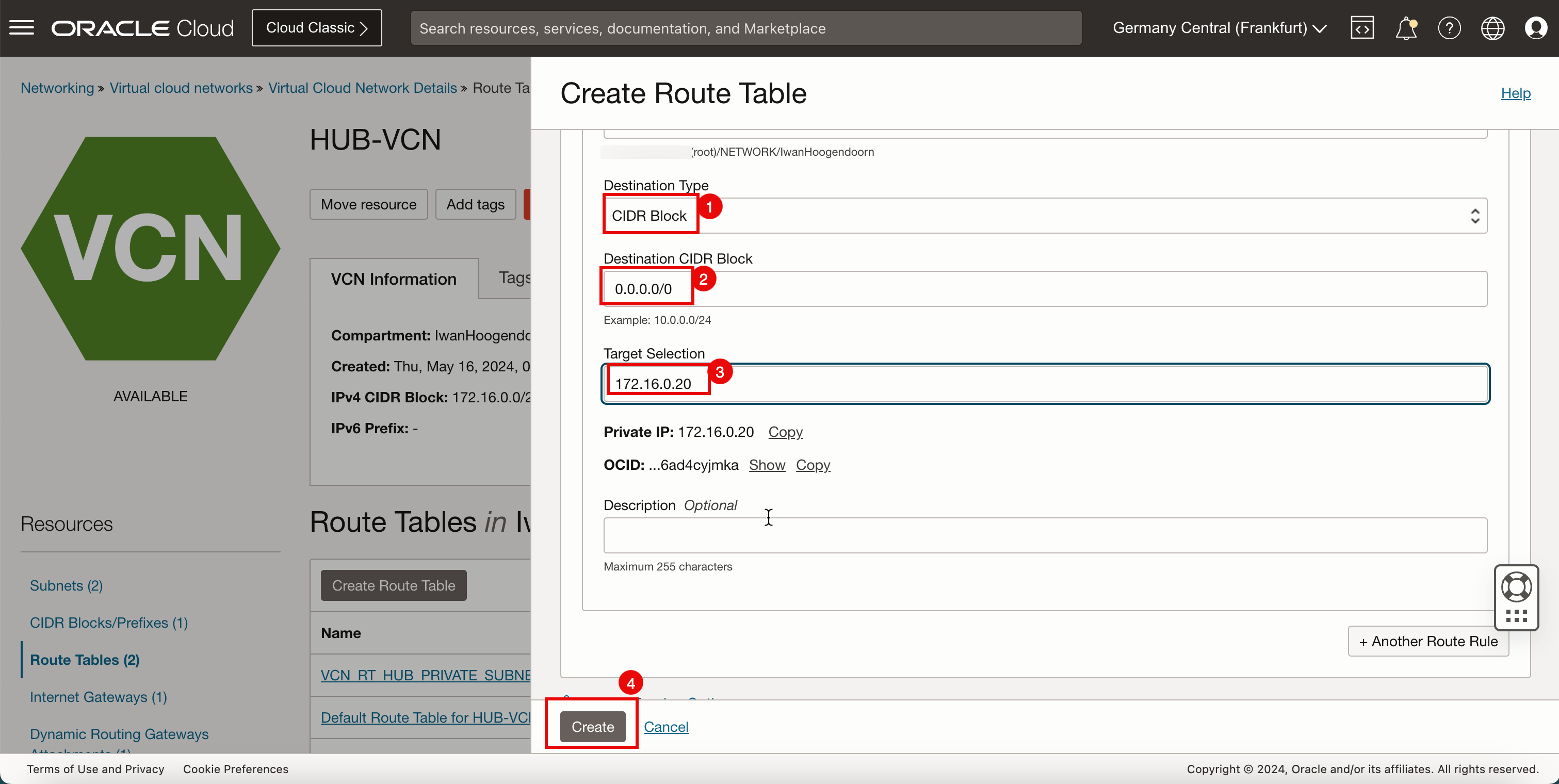

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block den Wert

0.0.0.0/0ein. - Geben Sie unter Zielauswahl

172.16.0.20ein (das ist die IP-Adresse unserer Firewall pfSense). - Klicken Sie auf Erstellen.

-

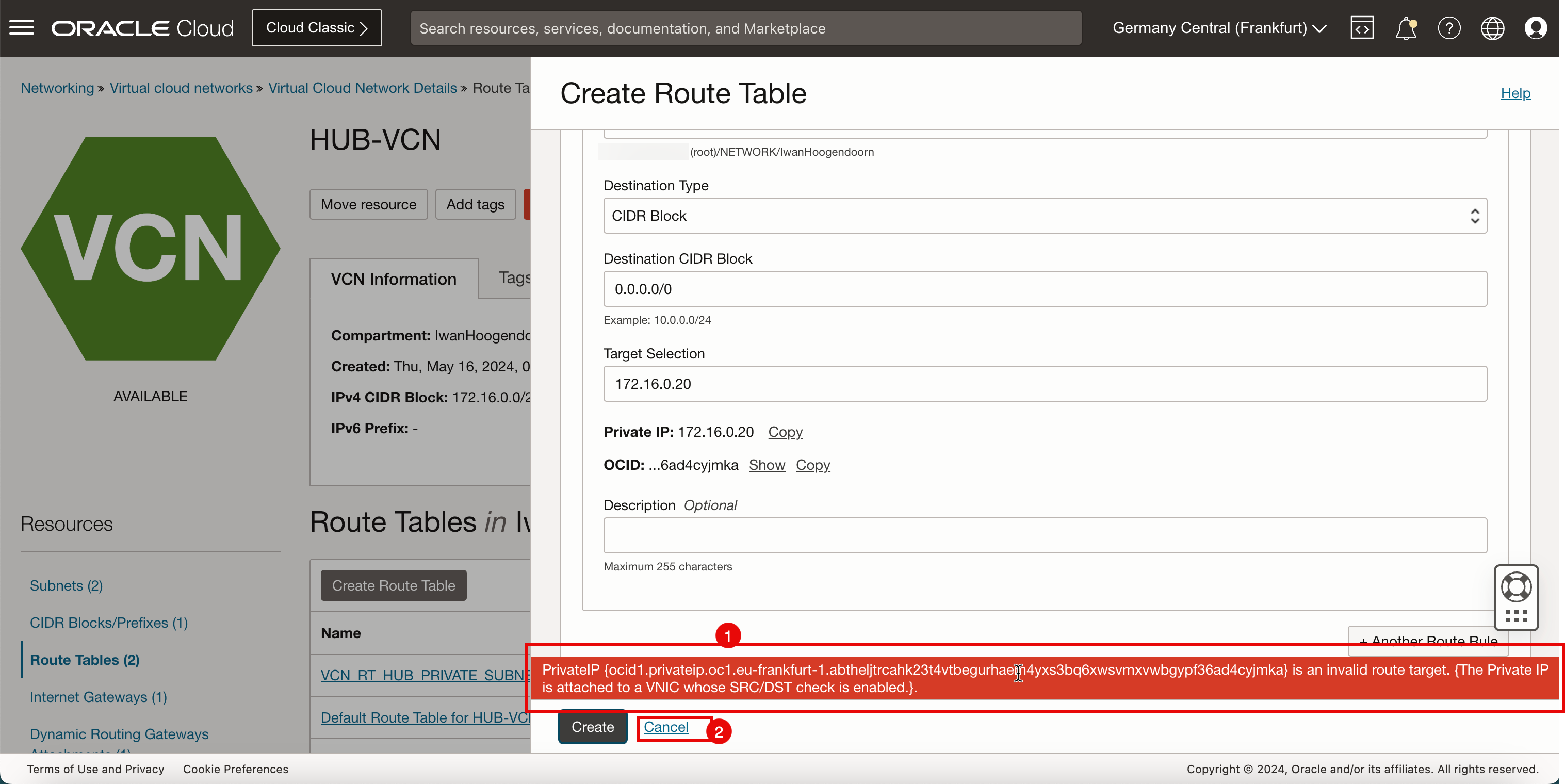

Beachten Sie, dass der folgende Fehler angezeigt wird:

PrivatelP (ocid 1.privateip.oc1.eu-frankfurt-1.abtheljtrcahk23t4vtbeguxxxxxxxxxxxxxxxxxvwbgypf36ad4cyjmka) is an invalid route target. (The Private IP is attached to a VNIC whose SRC/DST check is enabled). -

Klicken Sie auf Abbrechen.

-

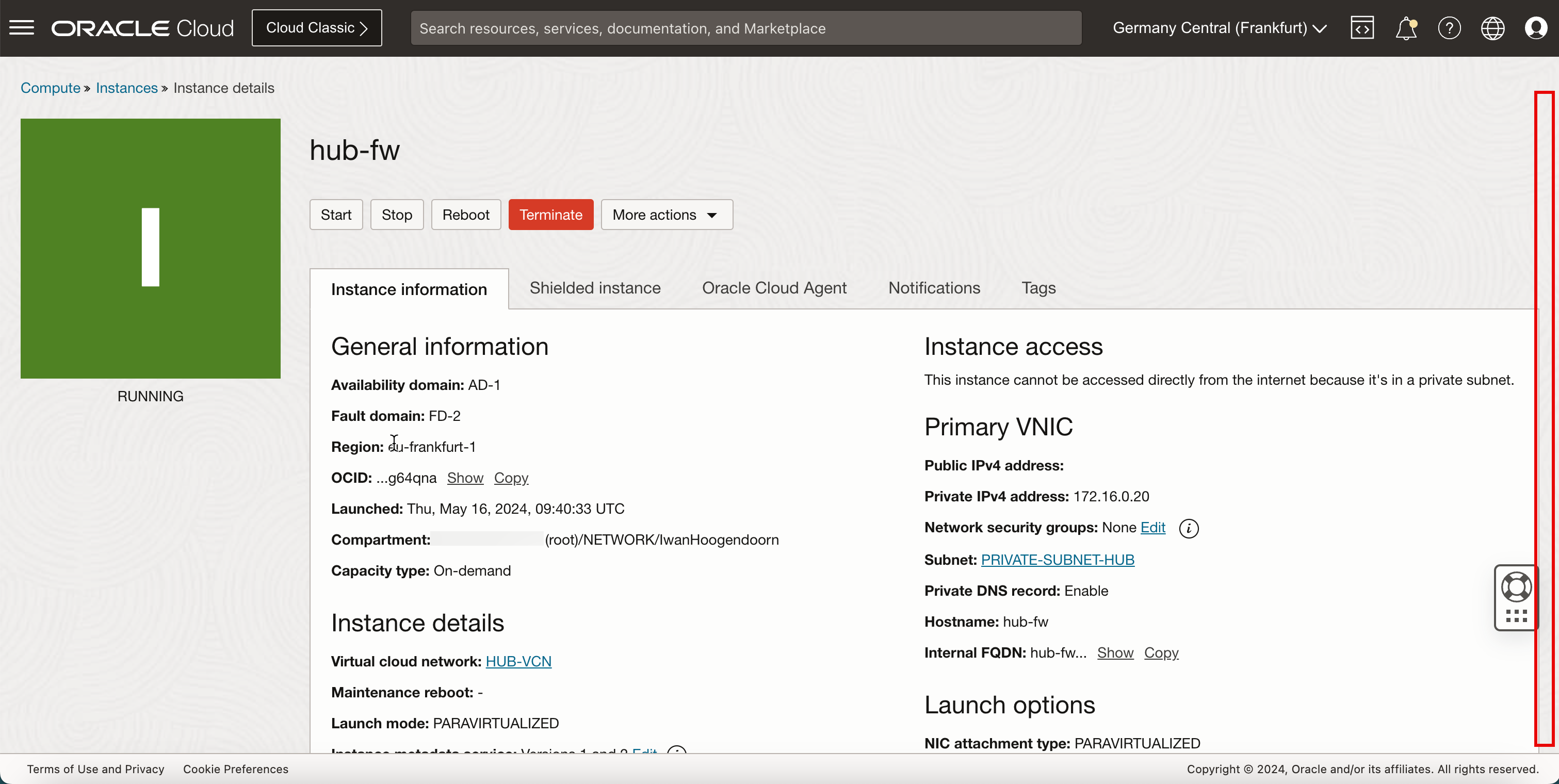

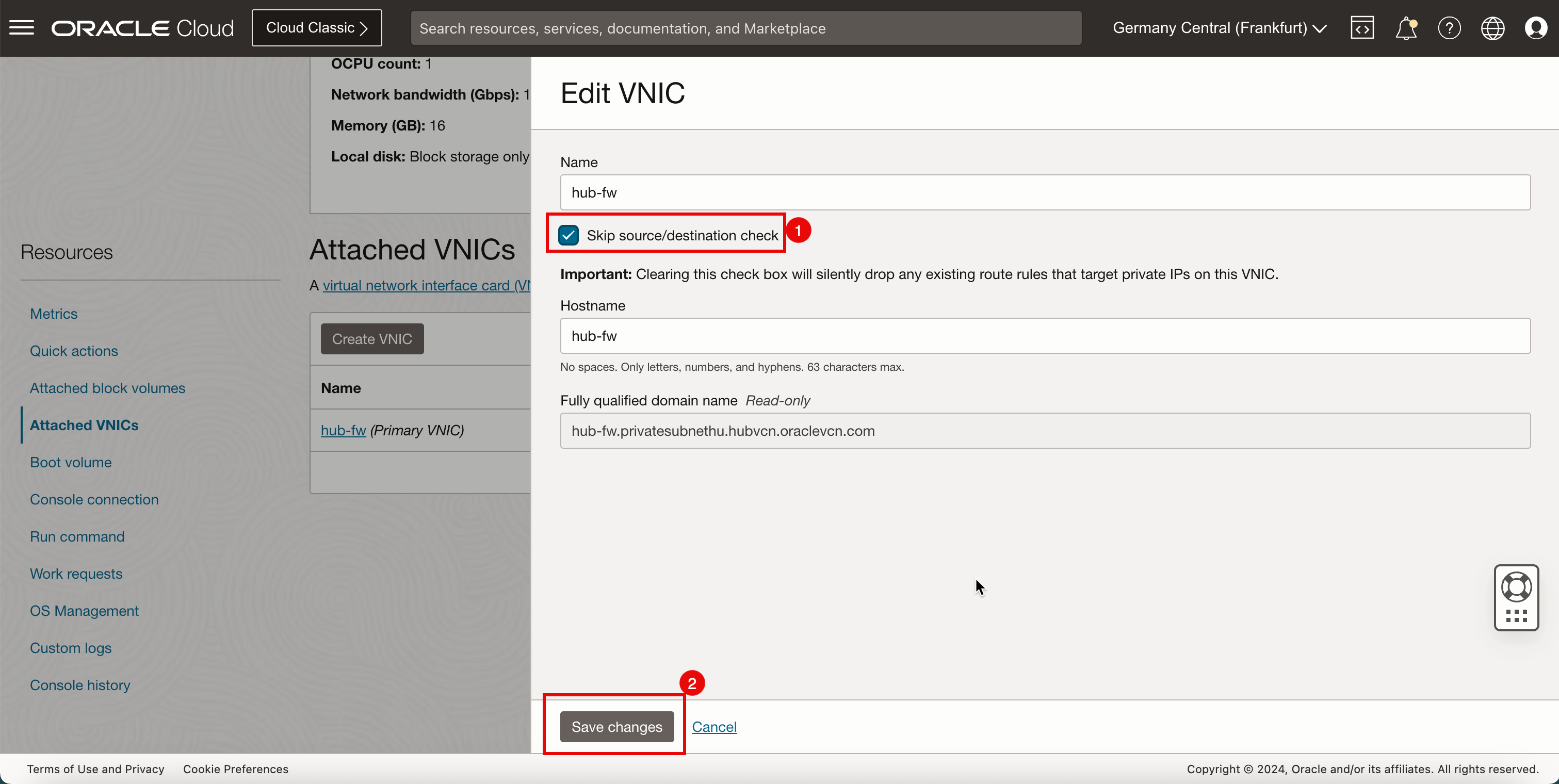

Um das zu beheben, müssen Sie die Quell-/Zielprüfung überspringen auf der VNIC der Firewallinstanz pfSense aktivieren.

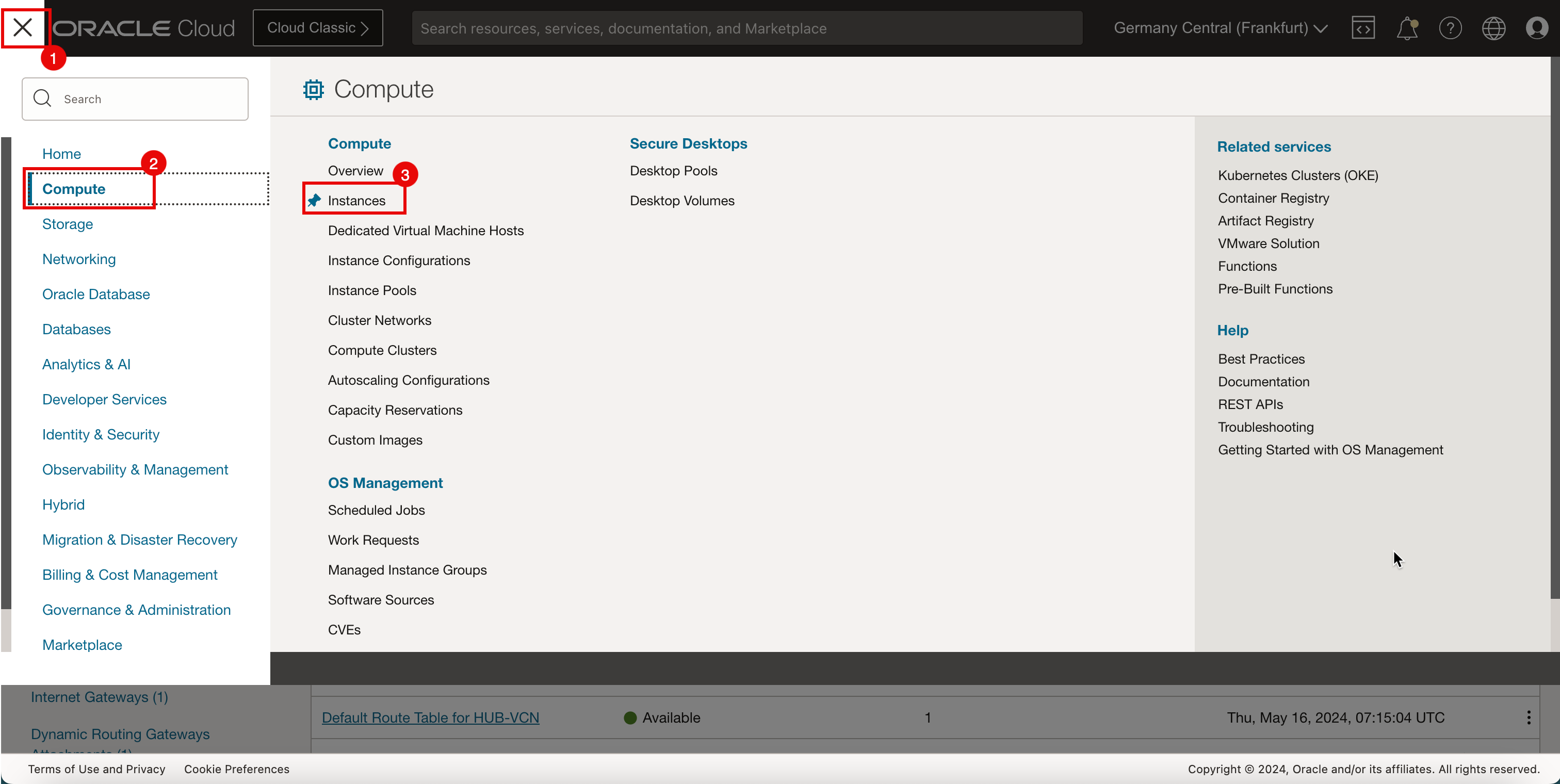

- Klicken Sie auf das Hamburger-Menü (≡).

- Klicken Sie auf Berechnen.

- Klicken Sie auf Instanzen.

-

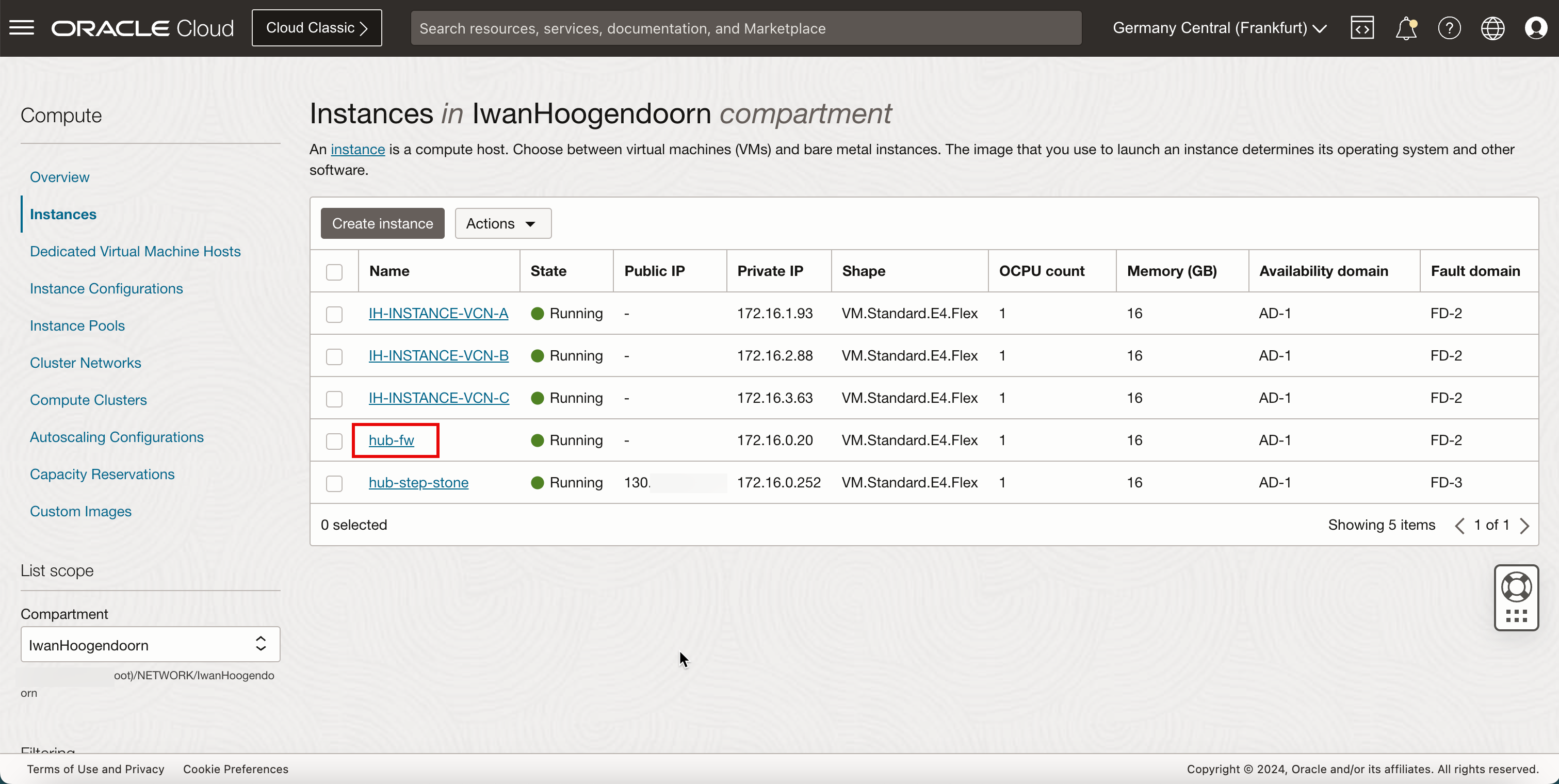

Klicken Sie auf die

hub-fw(Instanz pfSense).

-

Bildlauf nach unten.

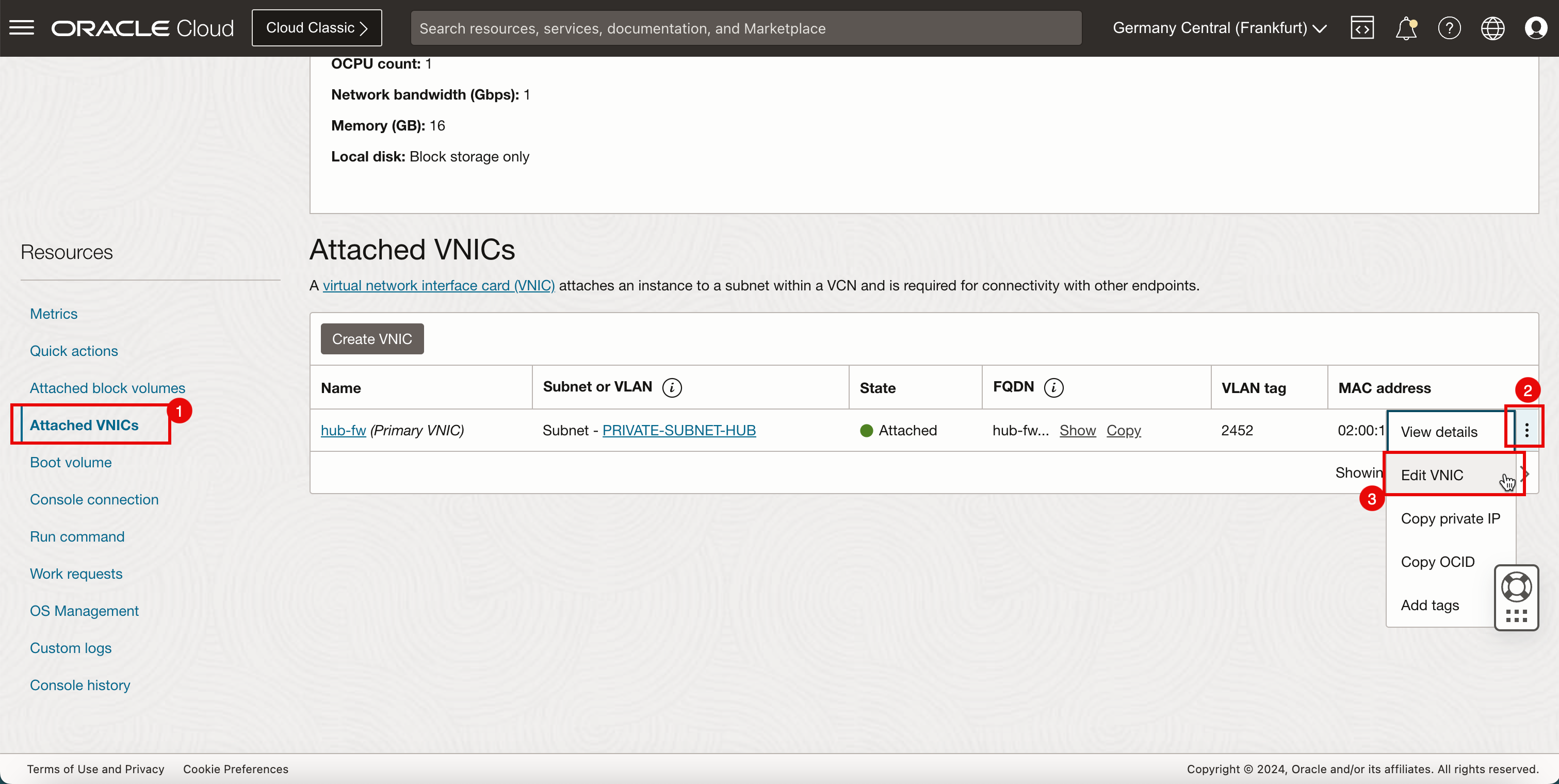

- Klicken Sie auf Angehängte VNICs.

- Klicken Sie auf die drei Punkte der VNIC.

- Klicken Sie auf VNIC bearbeiten.

- Wählen Sie Quell-/Zielprüfung überspringen aus.

- Klicken Sie auf Änderungen speichern.

-

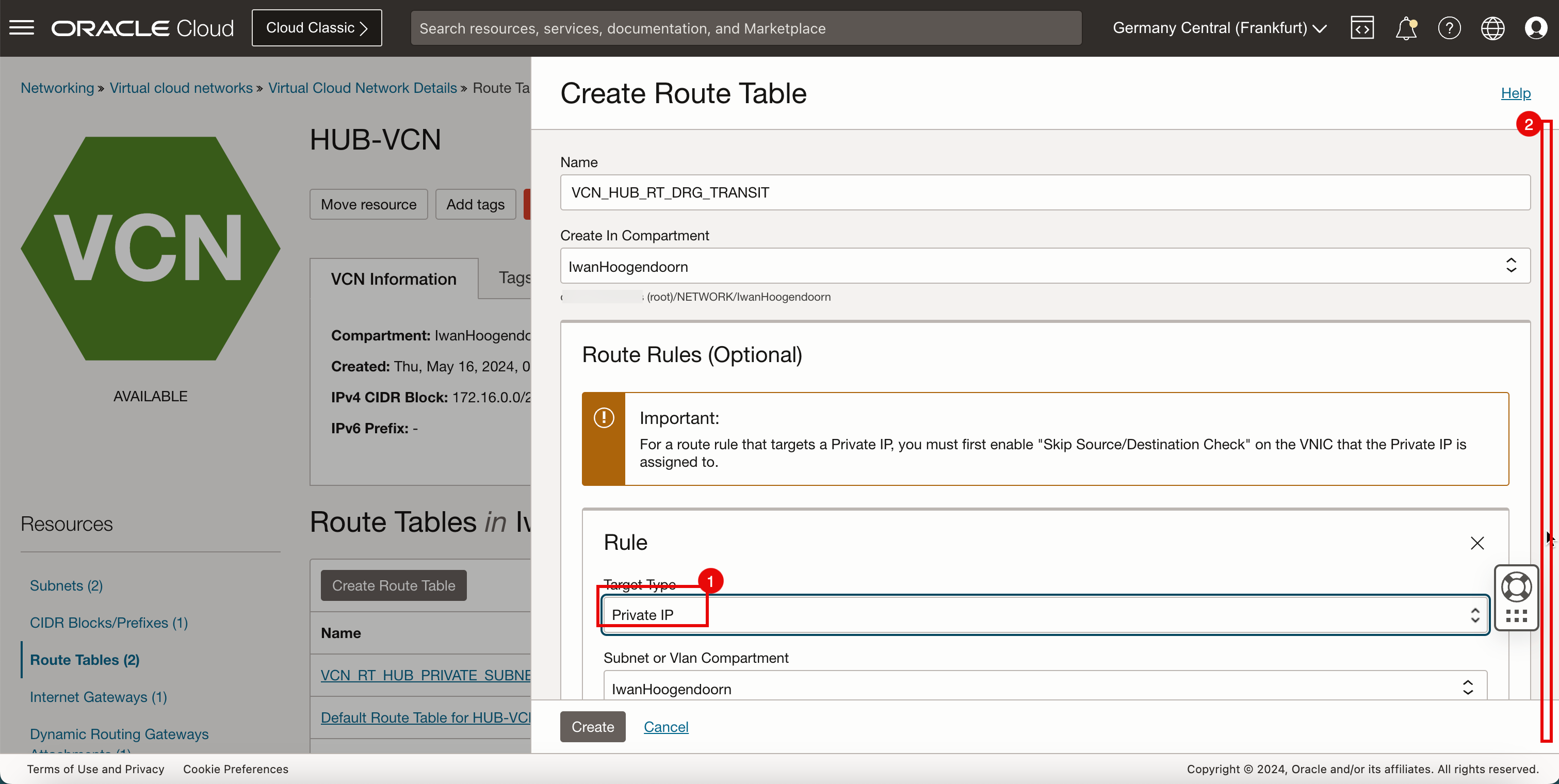

Erstellen Sie jetzt die Hub-VNC-Routingtabellen.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Networking.

- Klicken Sie auf Virtuelle Cloud-Netzwerke.

-

Klicken Sie auf das Hub-VCN.

- Klicken Sie auf Routentabellen.

- Klicken Sie auf Routentabelle erstellen.

- Geben Sie den Namen für die neue Hub-VCN-Routentabelle ein.

- Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Private IP aus.

- Bildlauf nach unten.

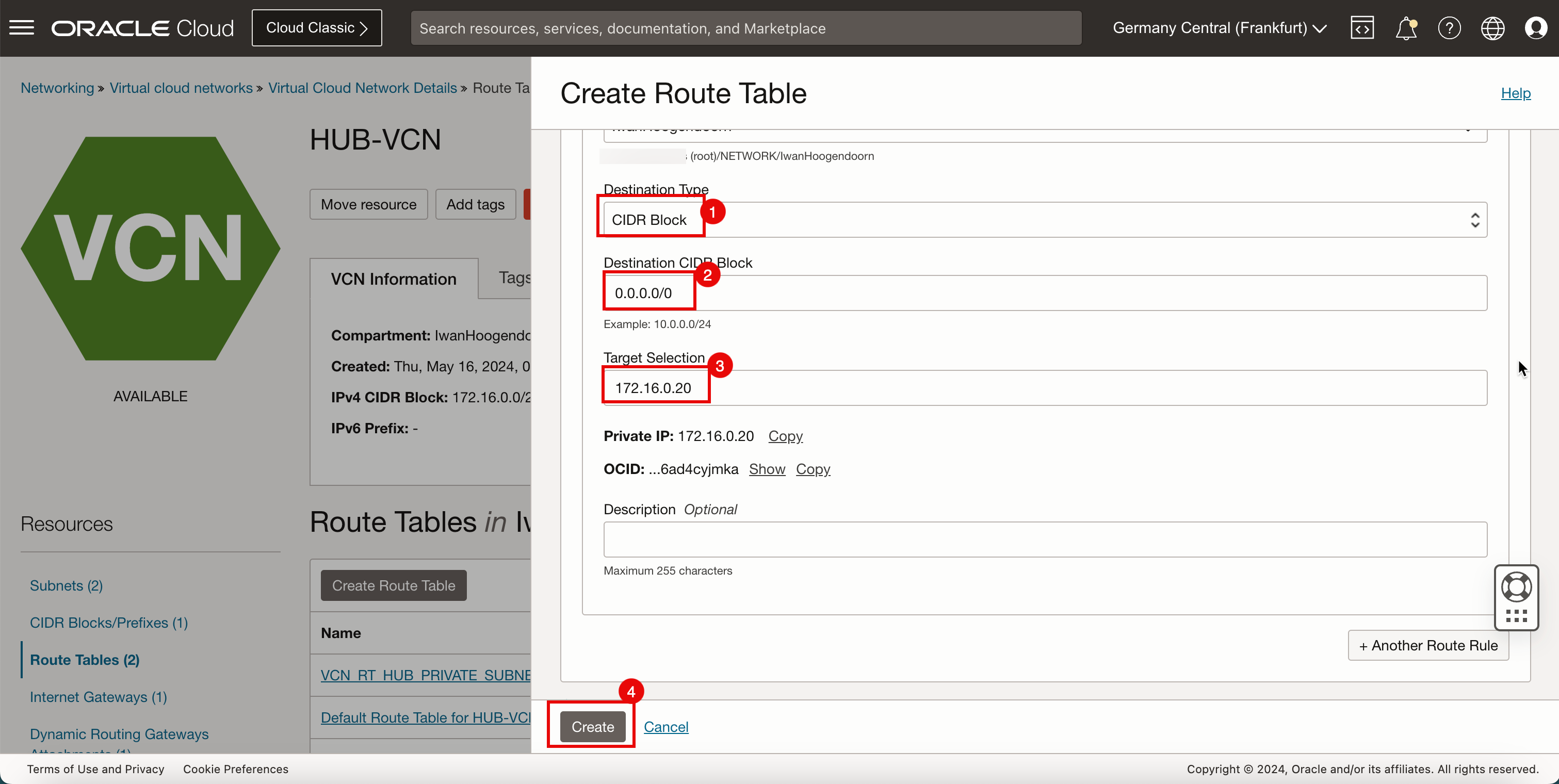

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block den Wert

0.0.0.0/0ein. - Geben Sie unter Zielauswahl

172.16.0.20ein (das ist die IP-Adresse unserer Firewall pfSense). - Klicken Sie auf Erstellen.

-

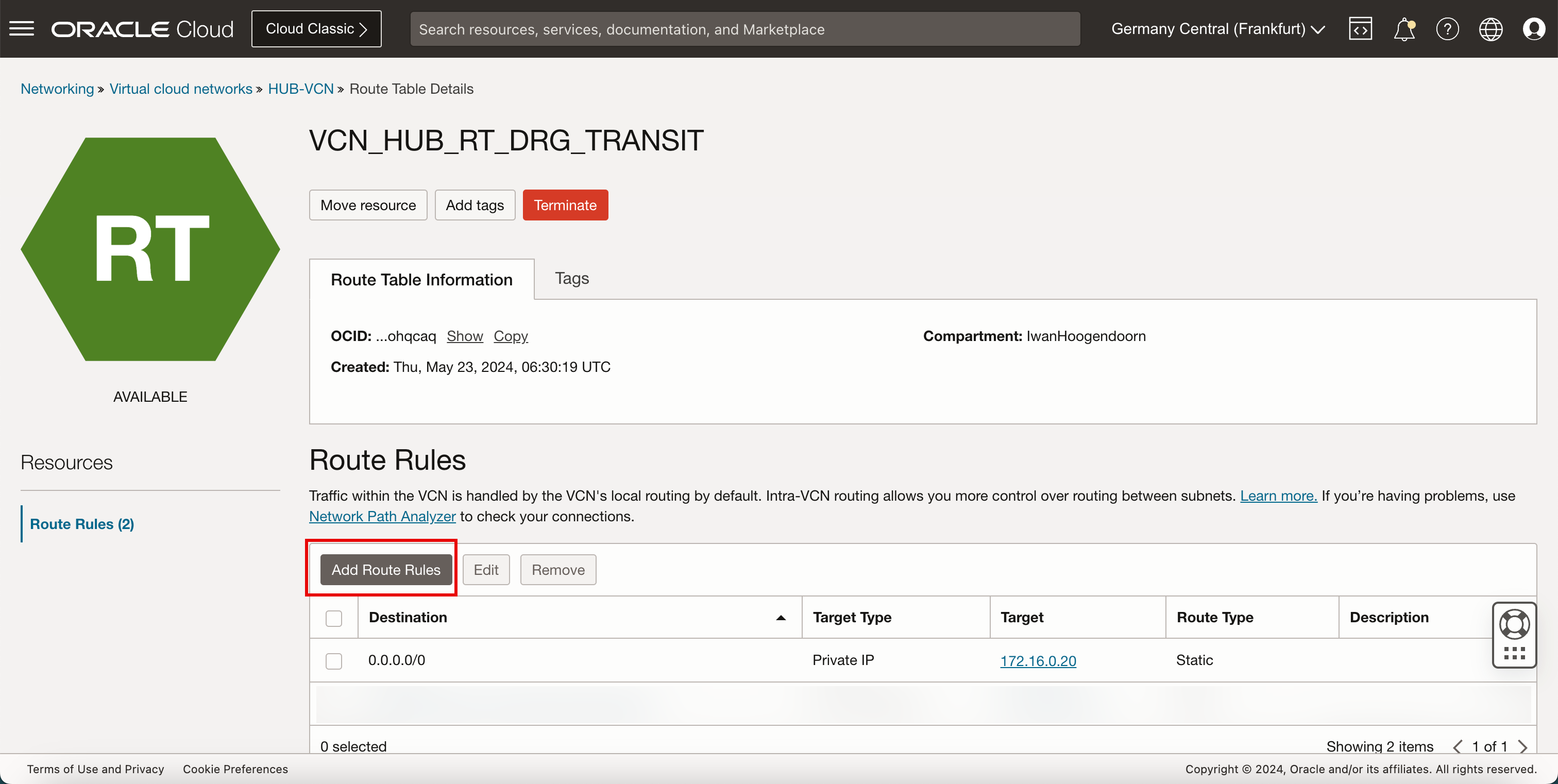

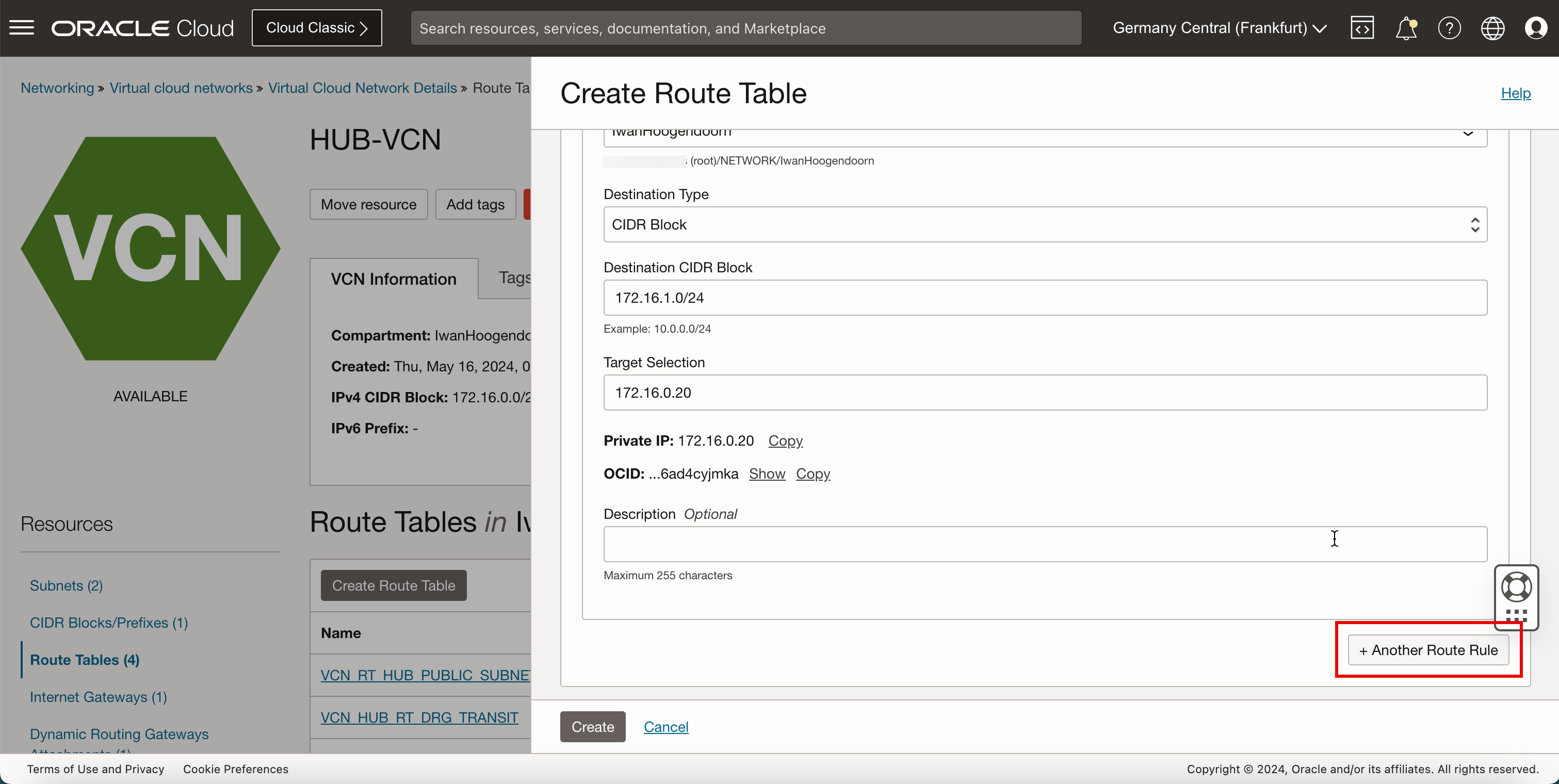

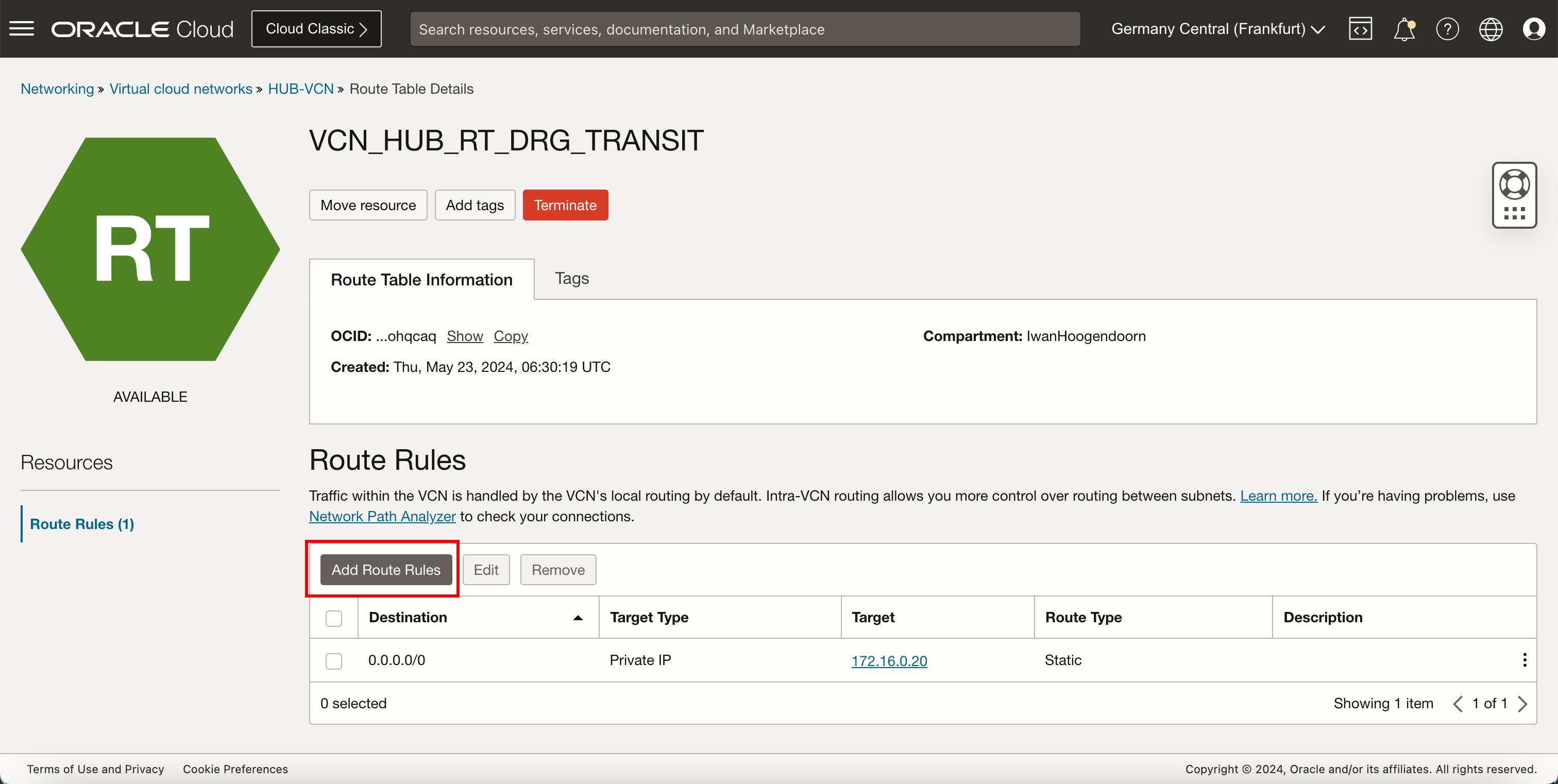

Sie müssen der Routentabelle

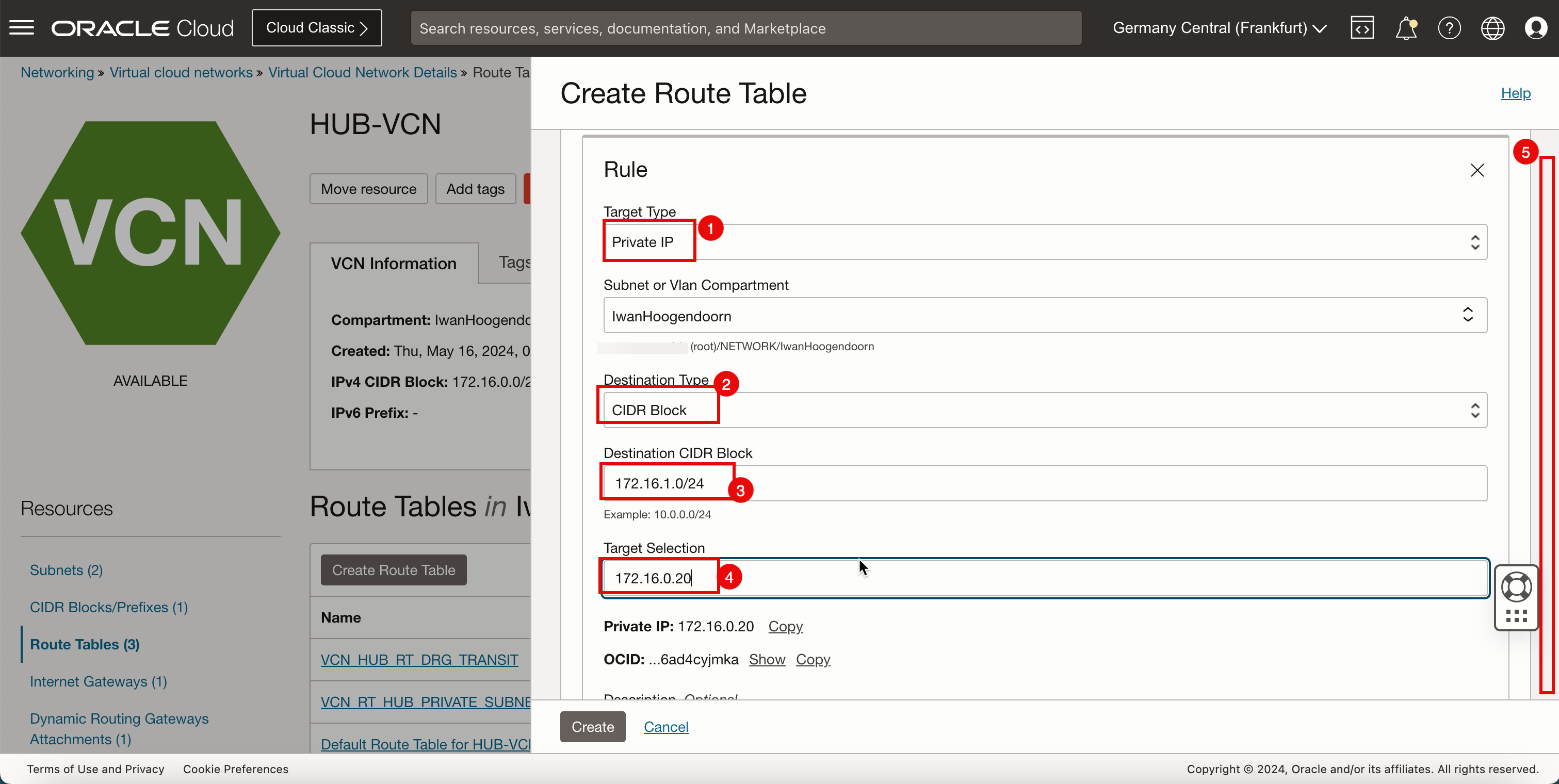

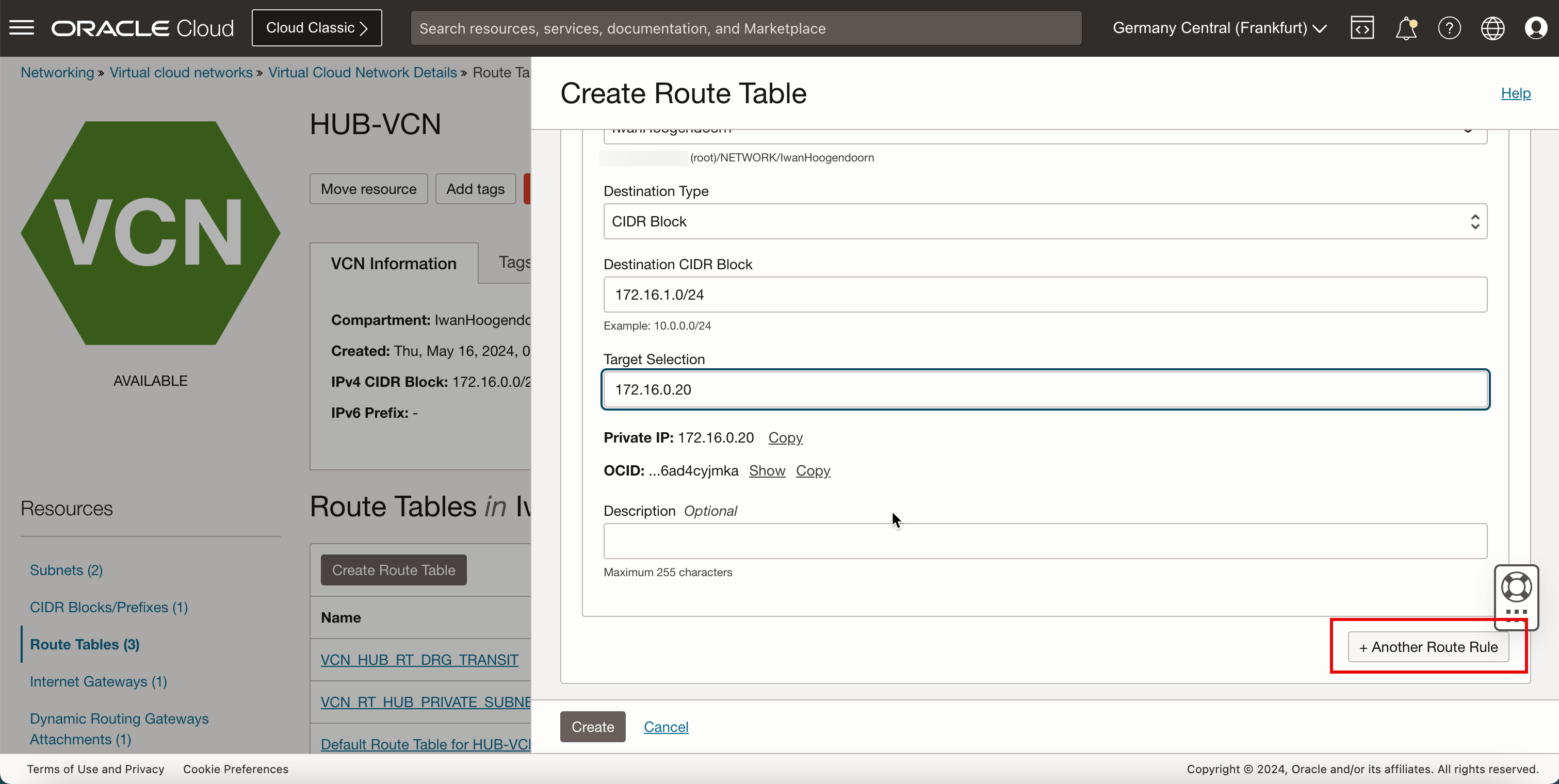

VCN_HUB_RT_DRG_TRANSITdrei weitere Routen hinzufügen. -

Klicken Sie auf Routingregeln hinzufügen.

- Wählen Sie unter Zieltyp die Option Private IP aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.1.0/24ein. - Geben Sie unter Zielauswahl

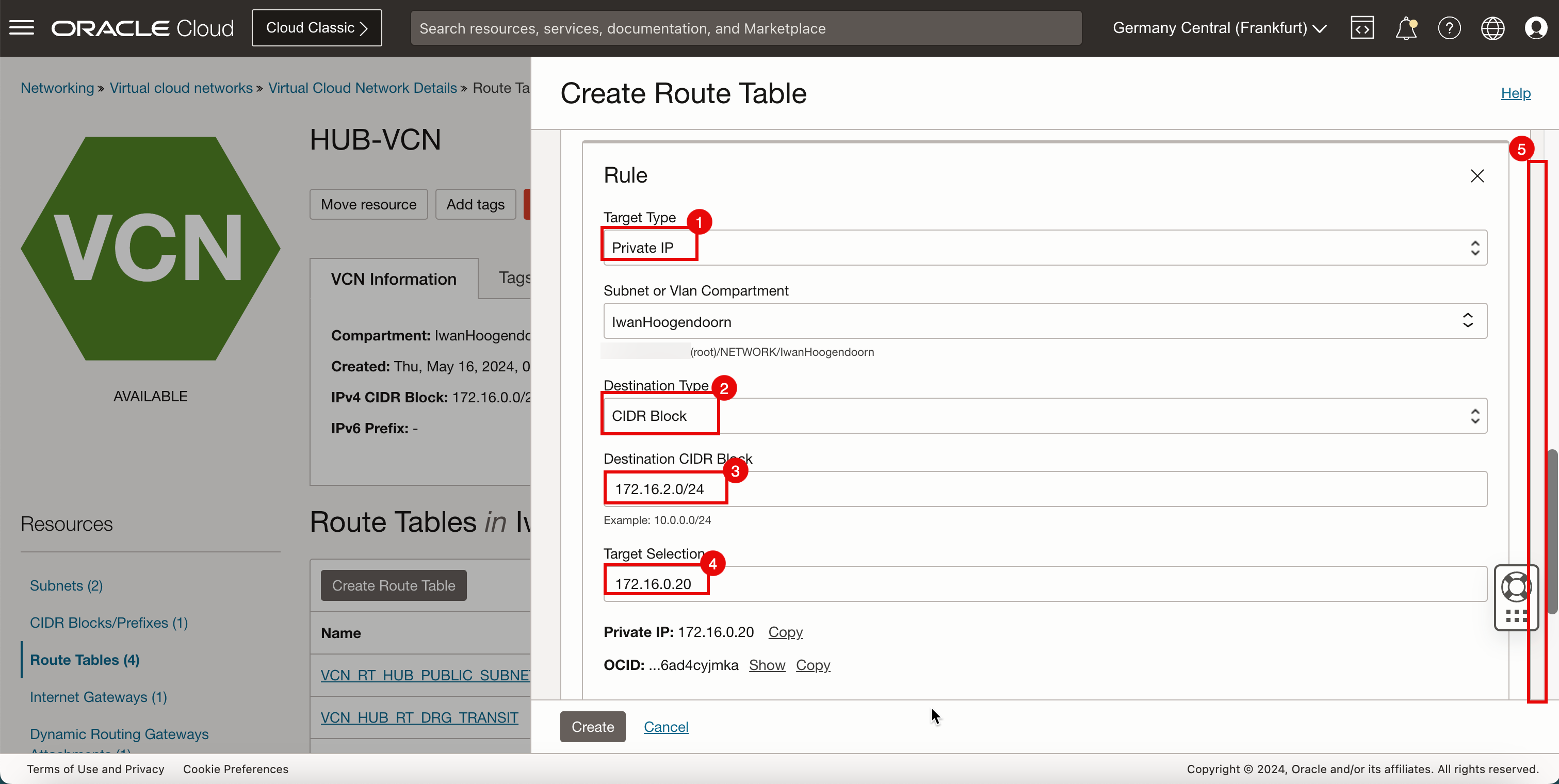

172.16.0.20ein (das ist die IP-Adresse unserer Firewall pfSense). - Klicken Sie auf + Weitere Routingregel.

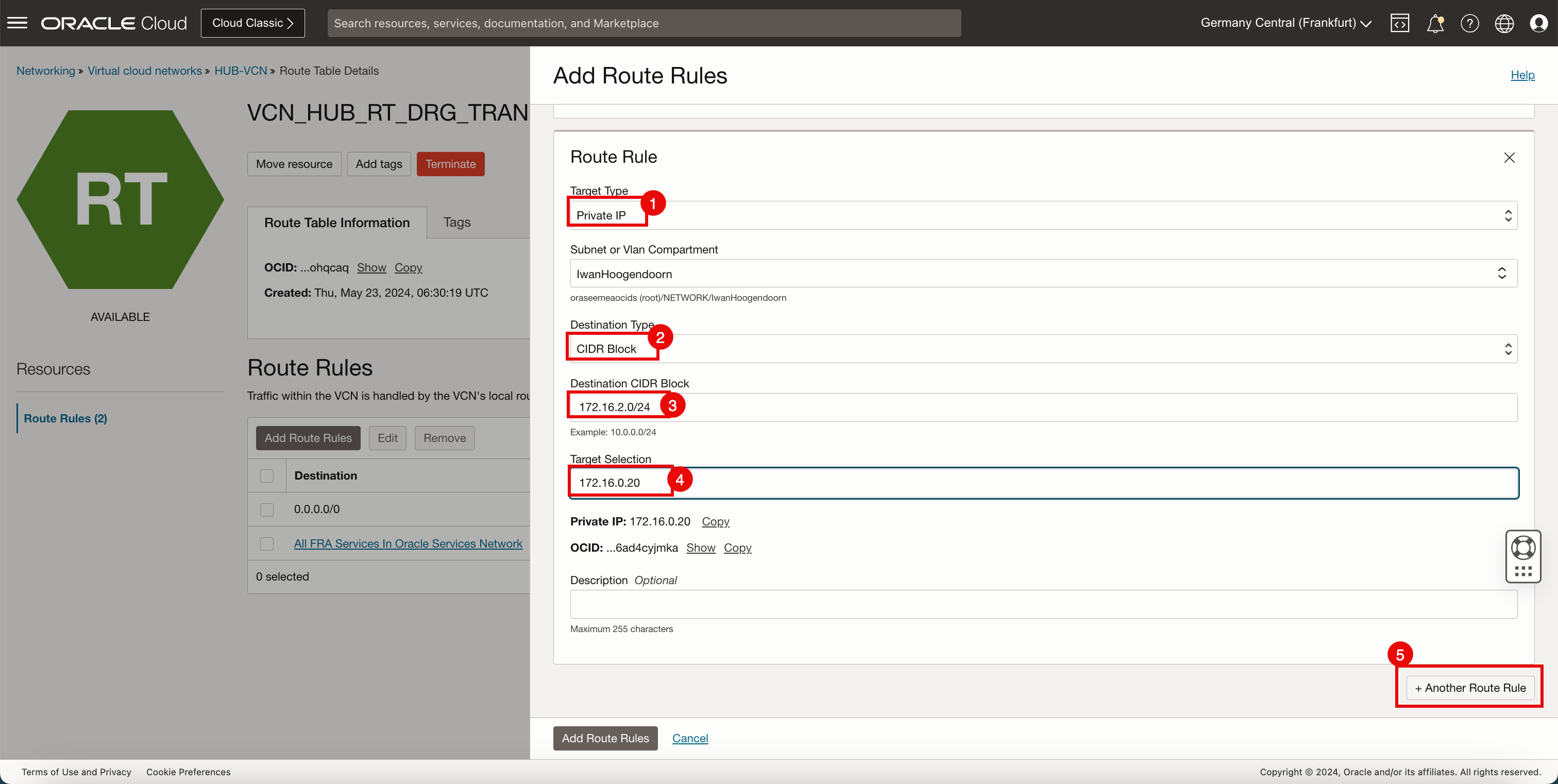

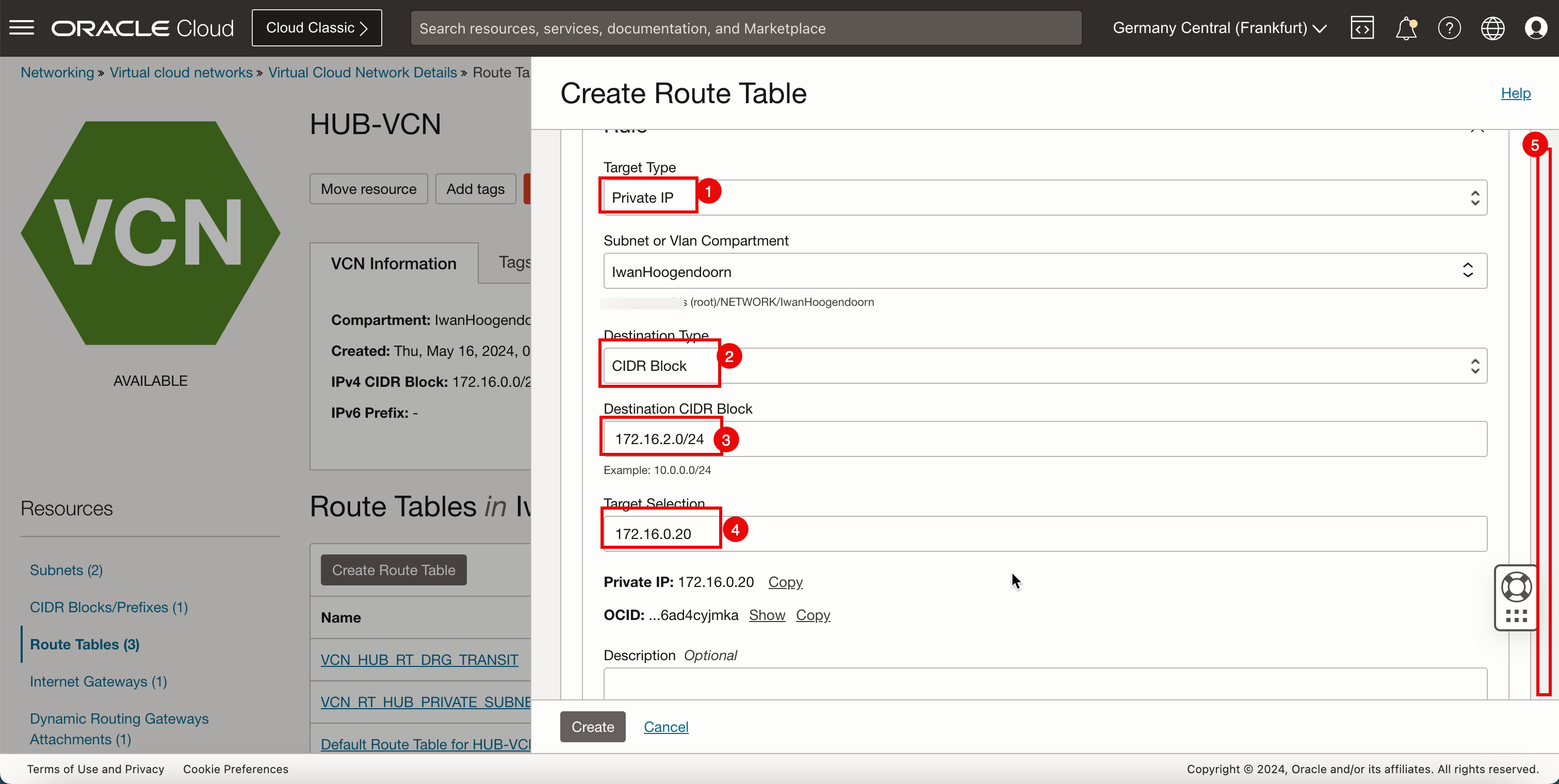

- Wählen Sie unter Zieltyp die Option Private IP aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.2.0/24ein. - Geben Sie unter Zielauswahl

172.16.0.20ein (das ist die IP-Adresse unserer Firewall pfSense). - Klicken Sie auf + Weitere Routingregel.

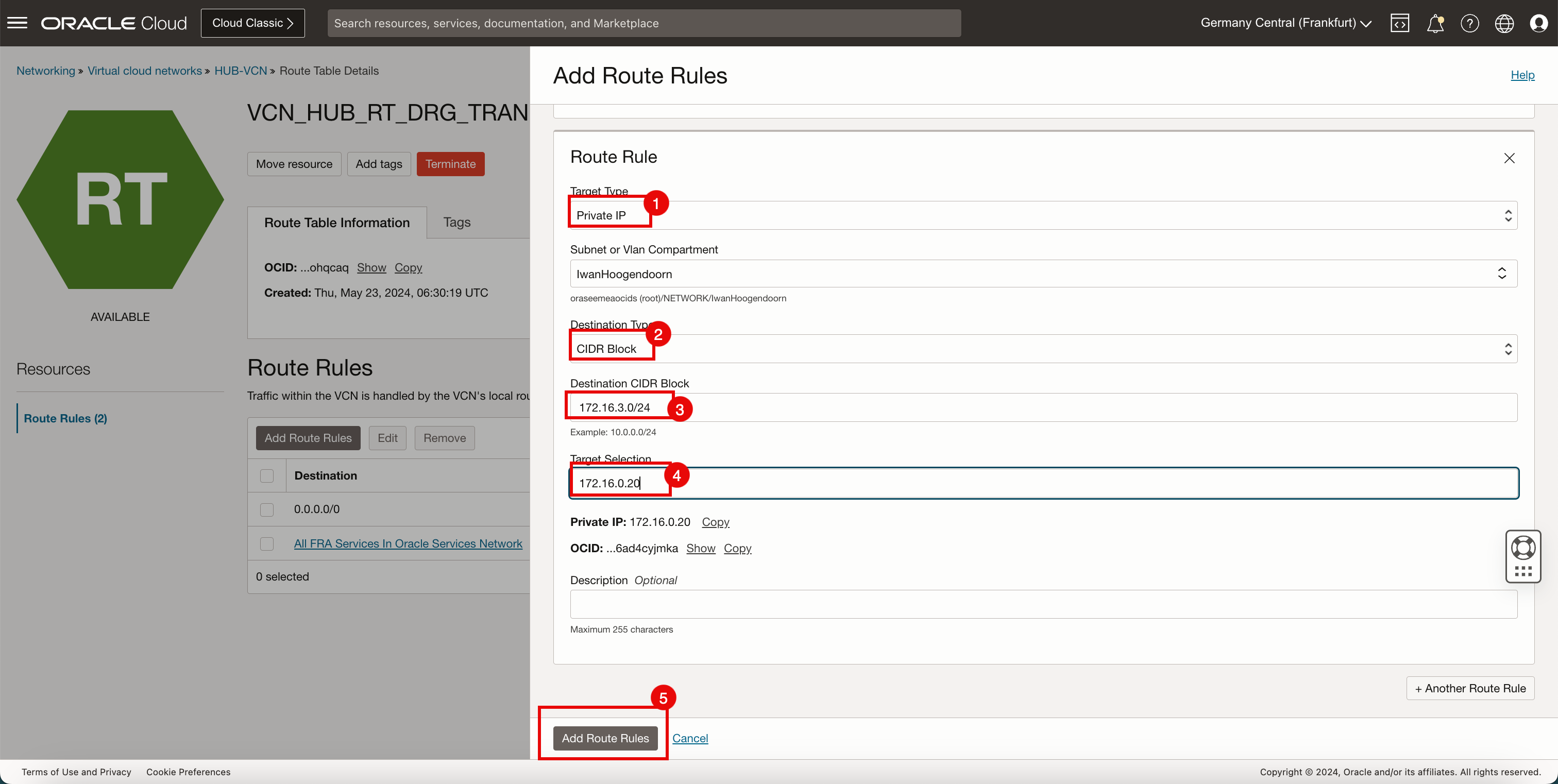

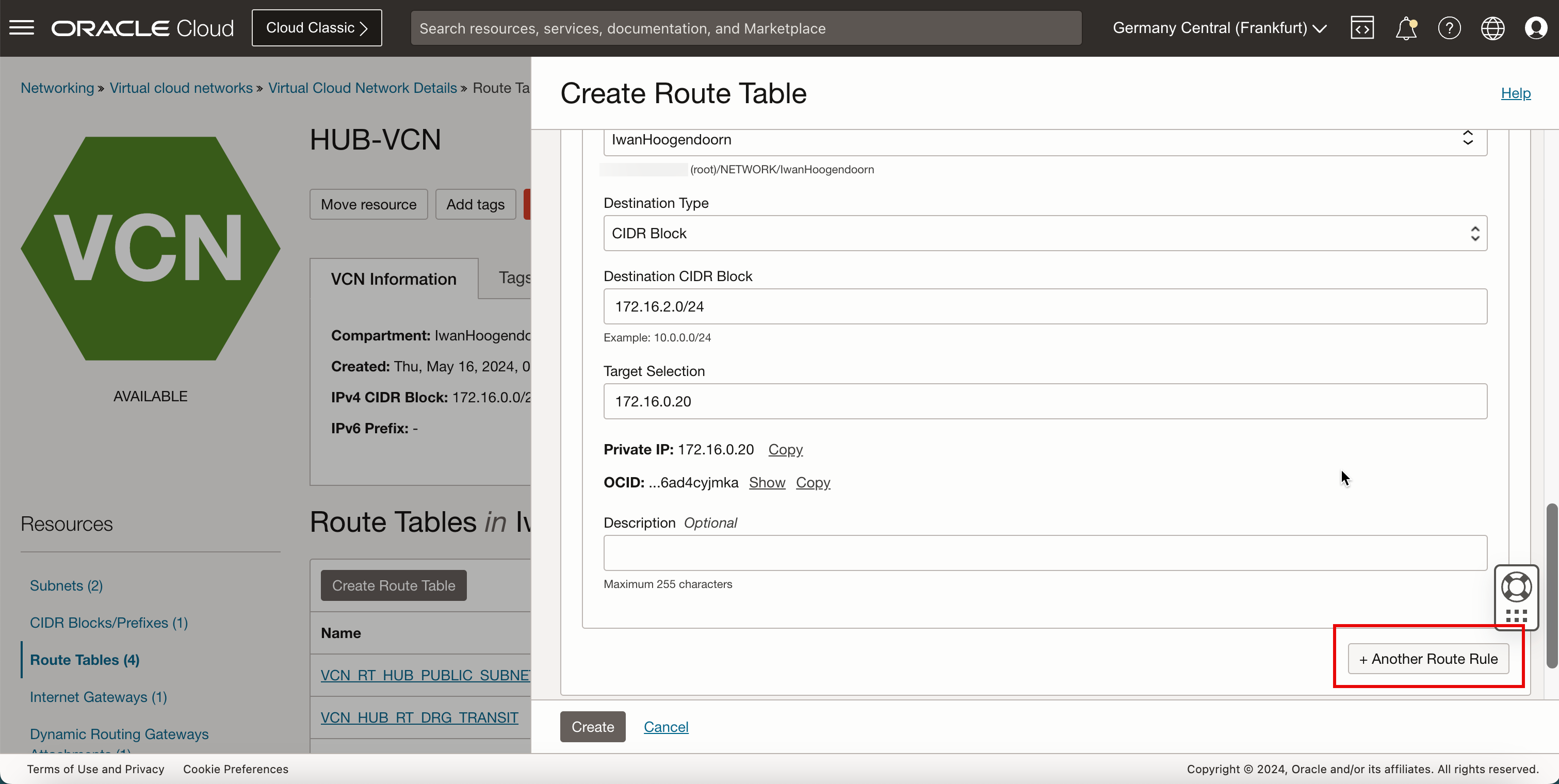

- Wählen Sie unter Zieltyp die Option Private IP aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.3.0/24ein. - Geben Sie unter Zielauswahl

172.16.0.20ein (das ist die IP-Adresse unserer Firewall pfSense). - Klicken Sie auf + Weitere Routingregel.

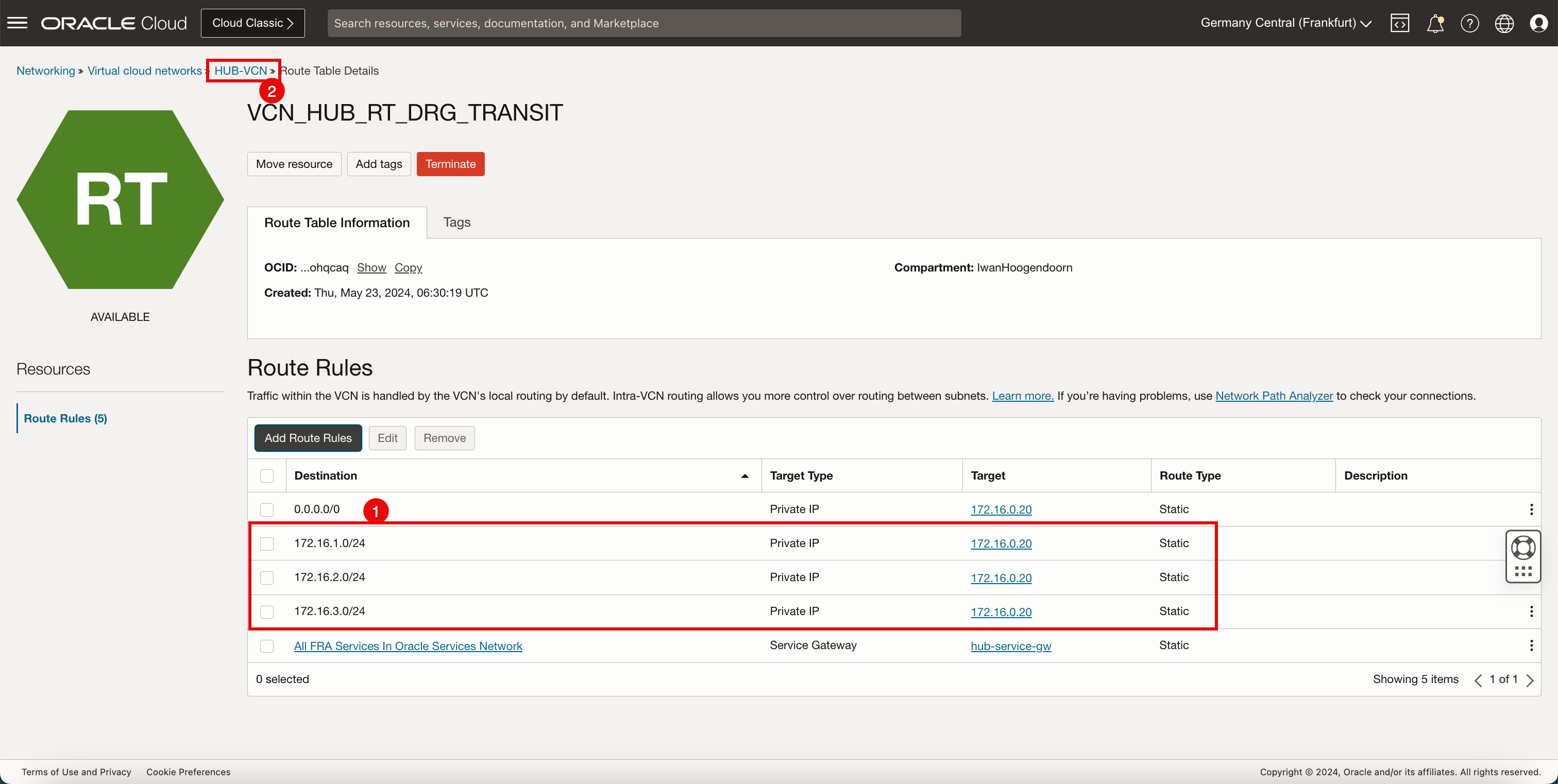

- Beachten Sie, dass die 4 Routingregeln erstellt wurden.

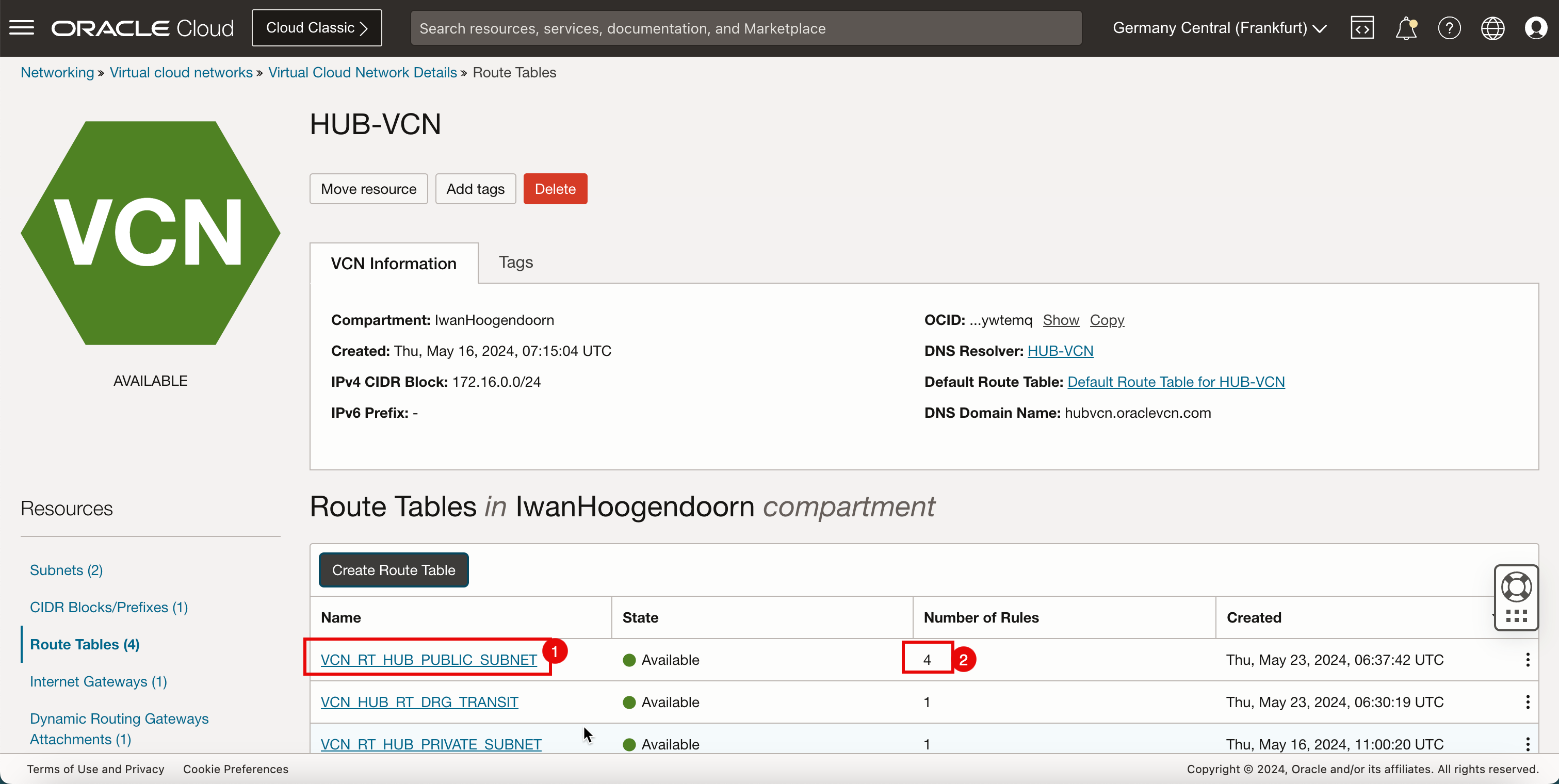

- Klicken Sie auf das Hub-VCN, um zur Seite "Hub-VCN" zurückzukehren.

- Beachten Sie, dass die Hub-VCN-Routingtabelle jetzt in der Liste enthalten ist.

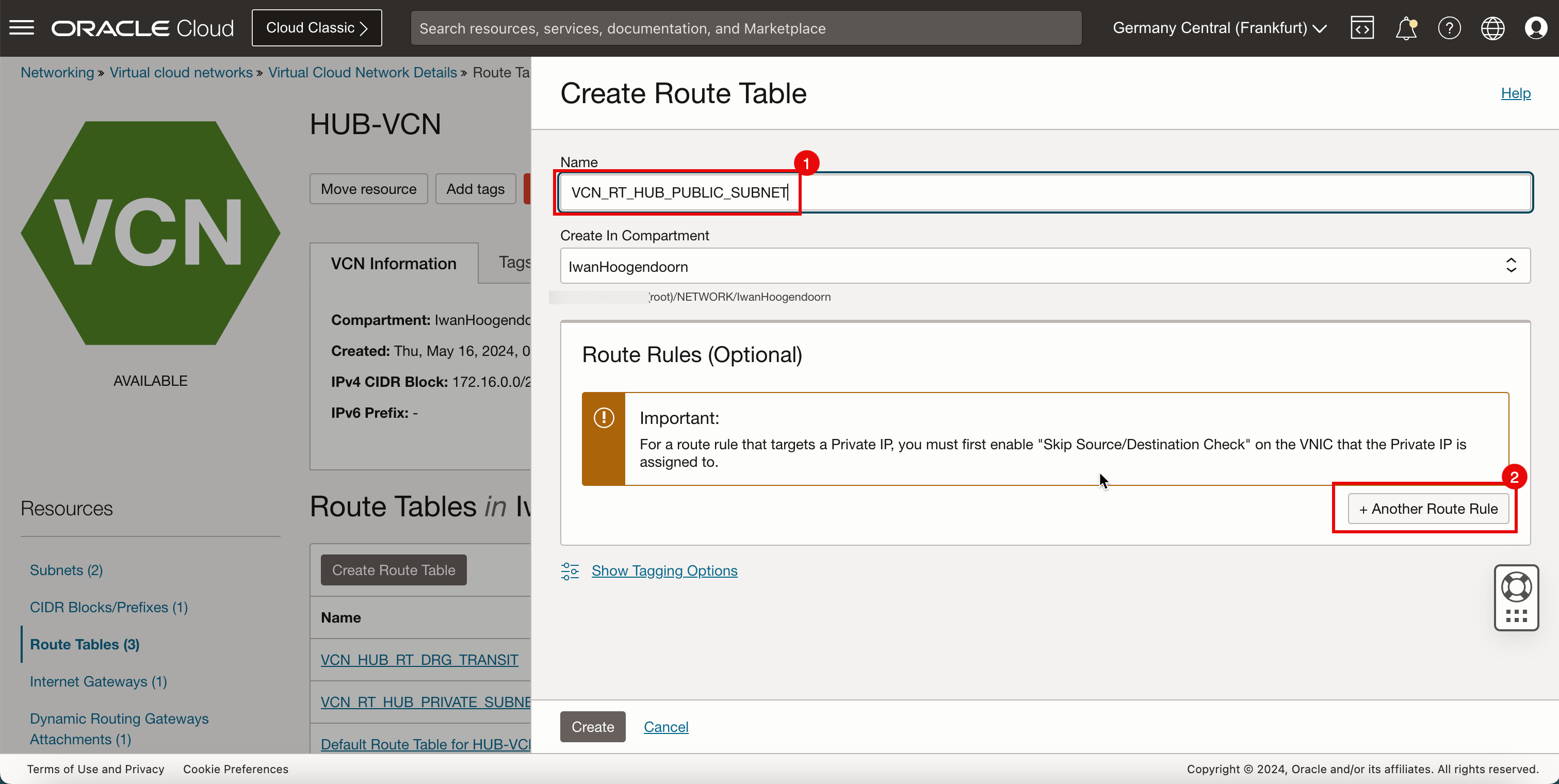

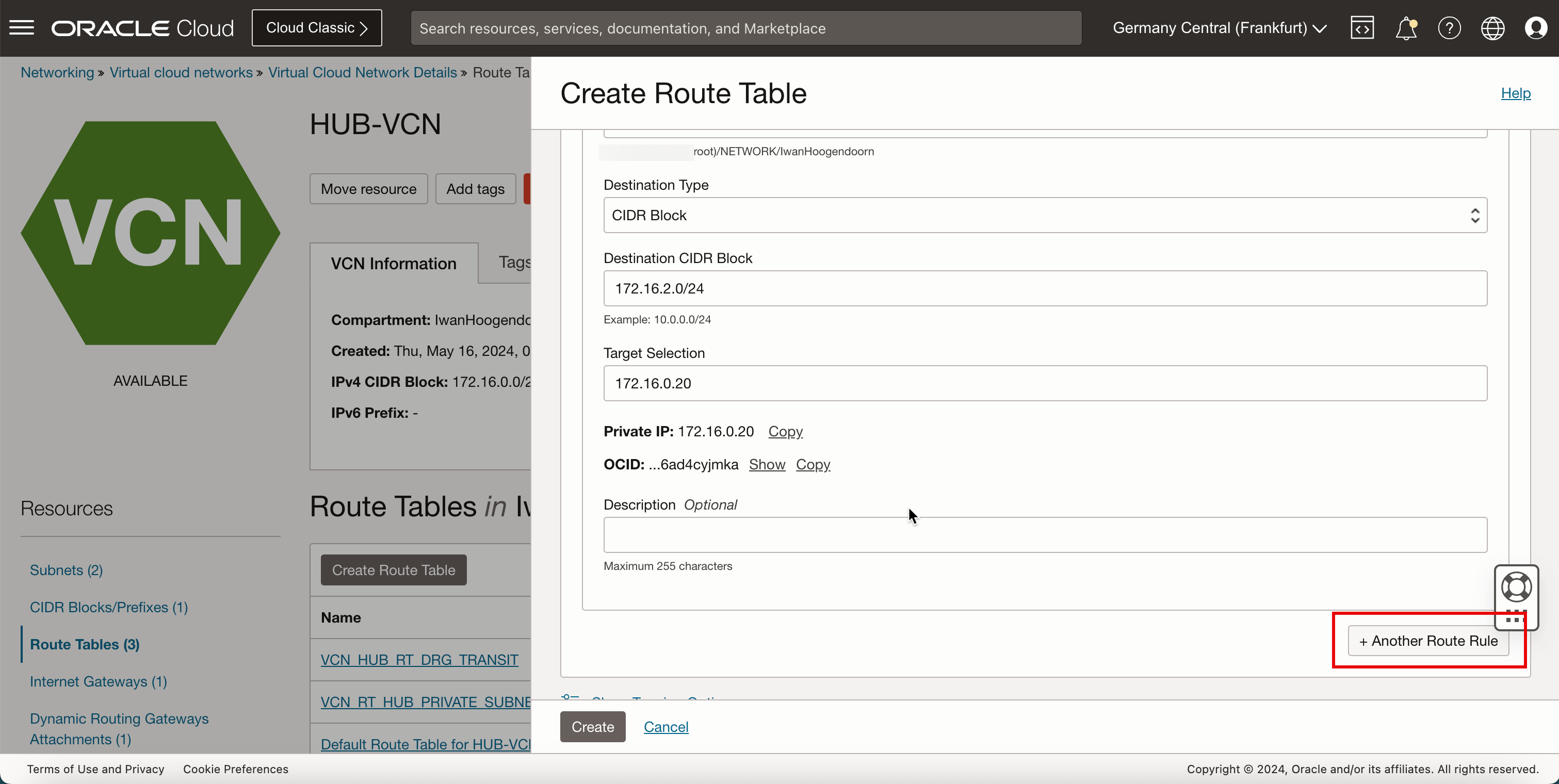

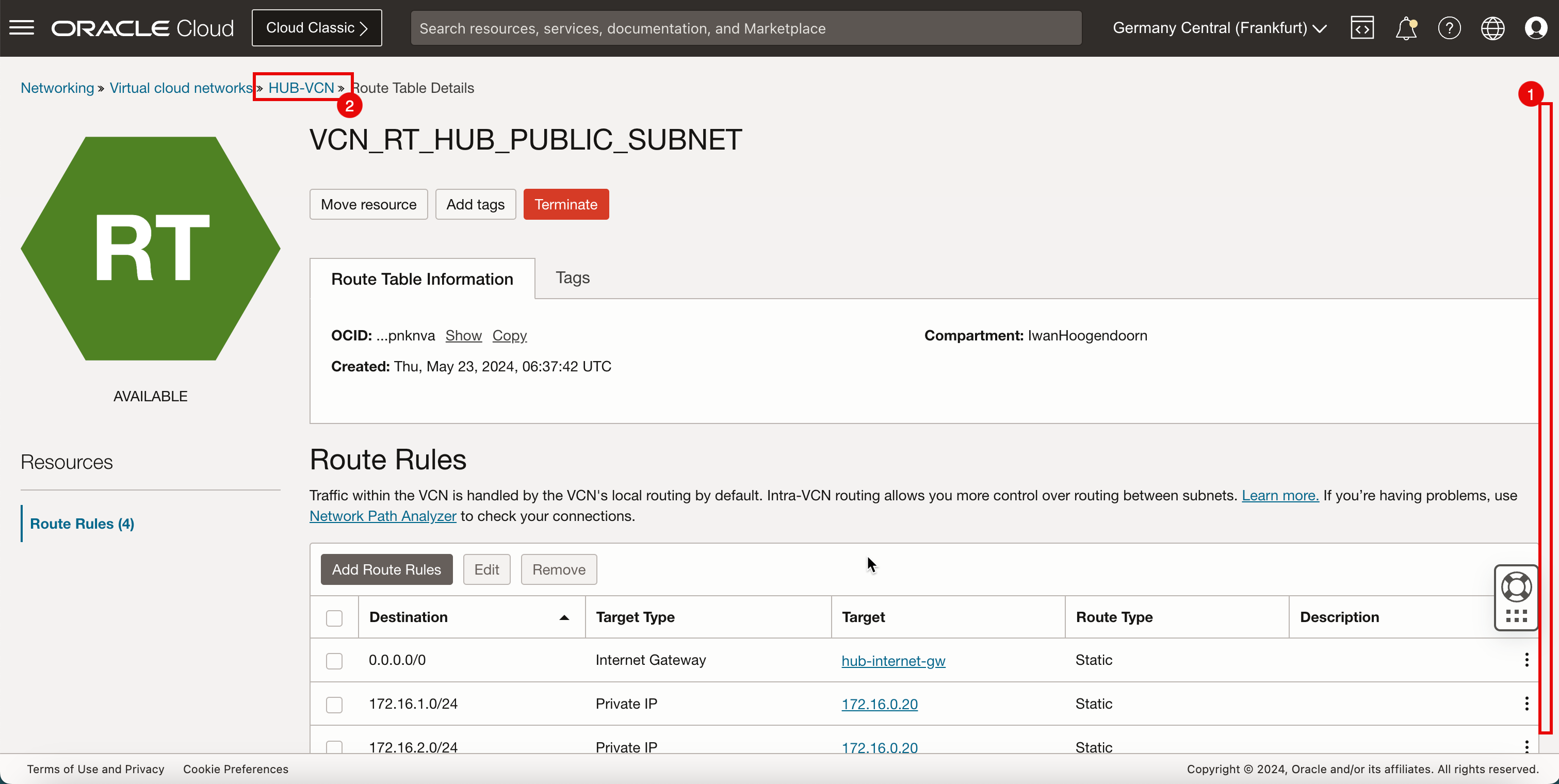

- Klicken Sie erneut auf Routentabelle erstellen, um eine weitere Hub-VCN-Routentabelle für das öffentliche Subnetz zu erstellen.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

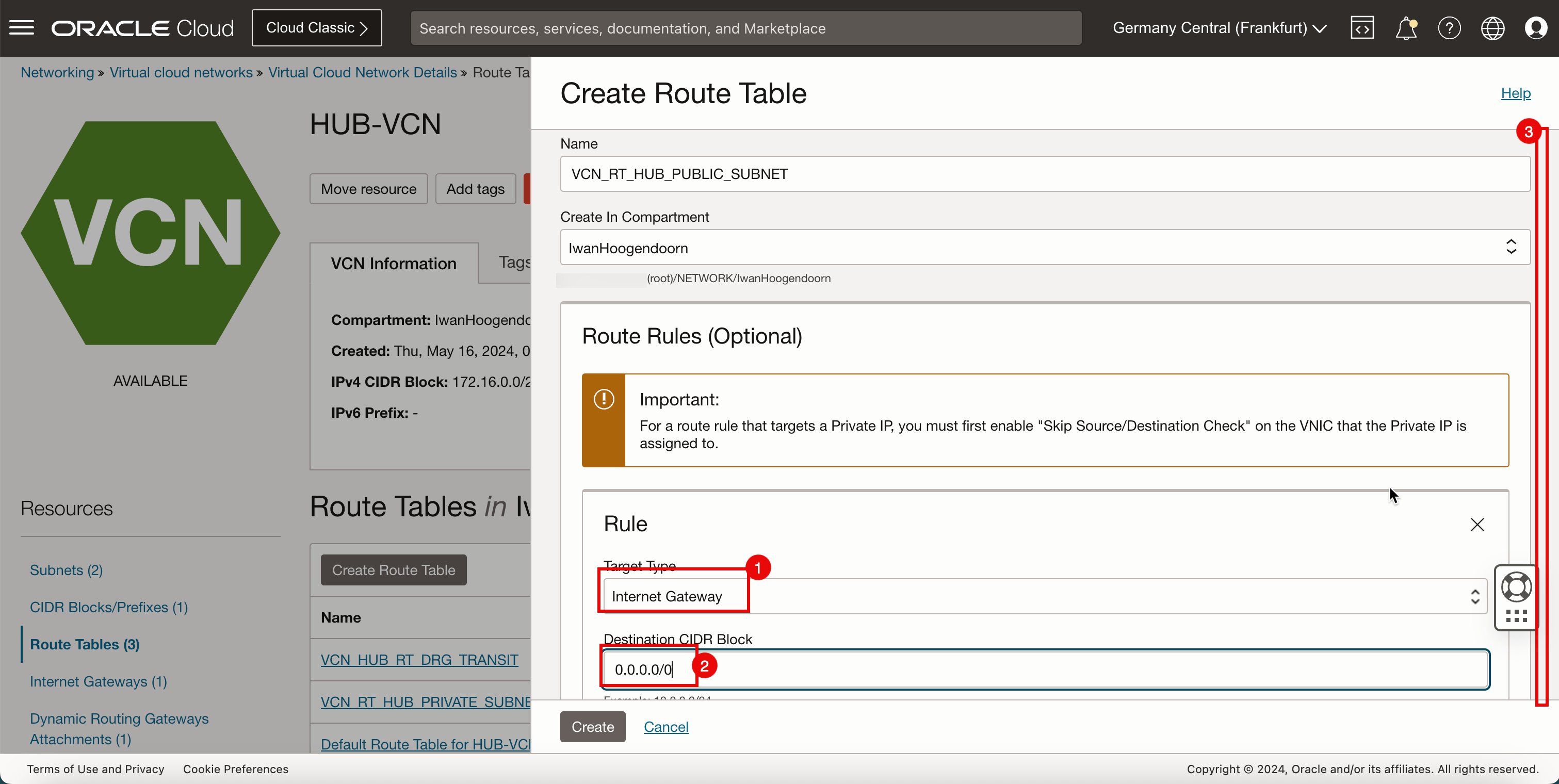

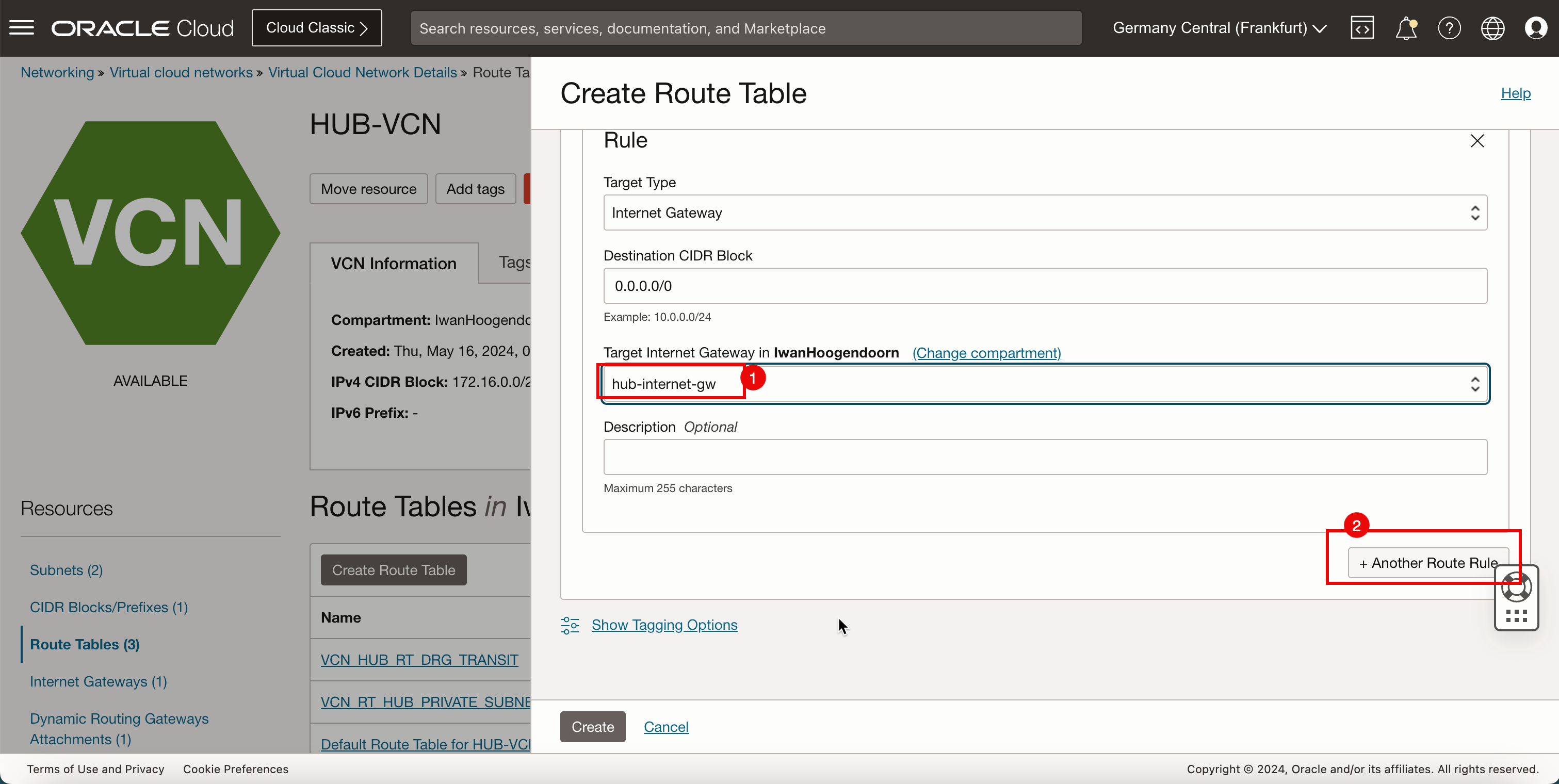

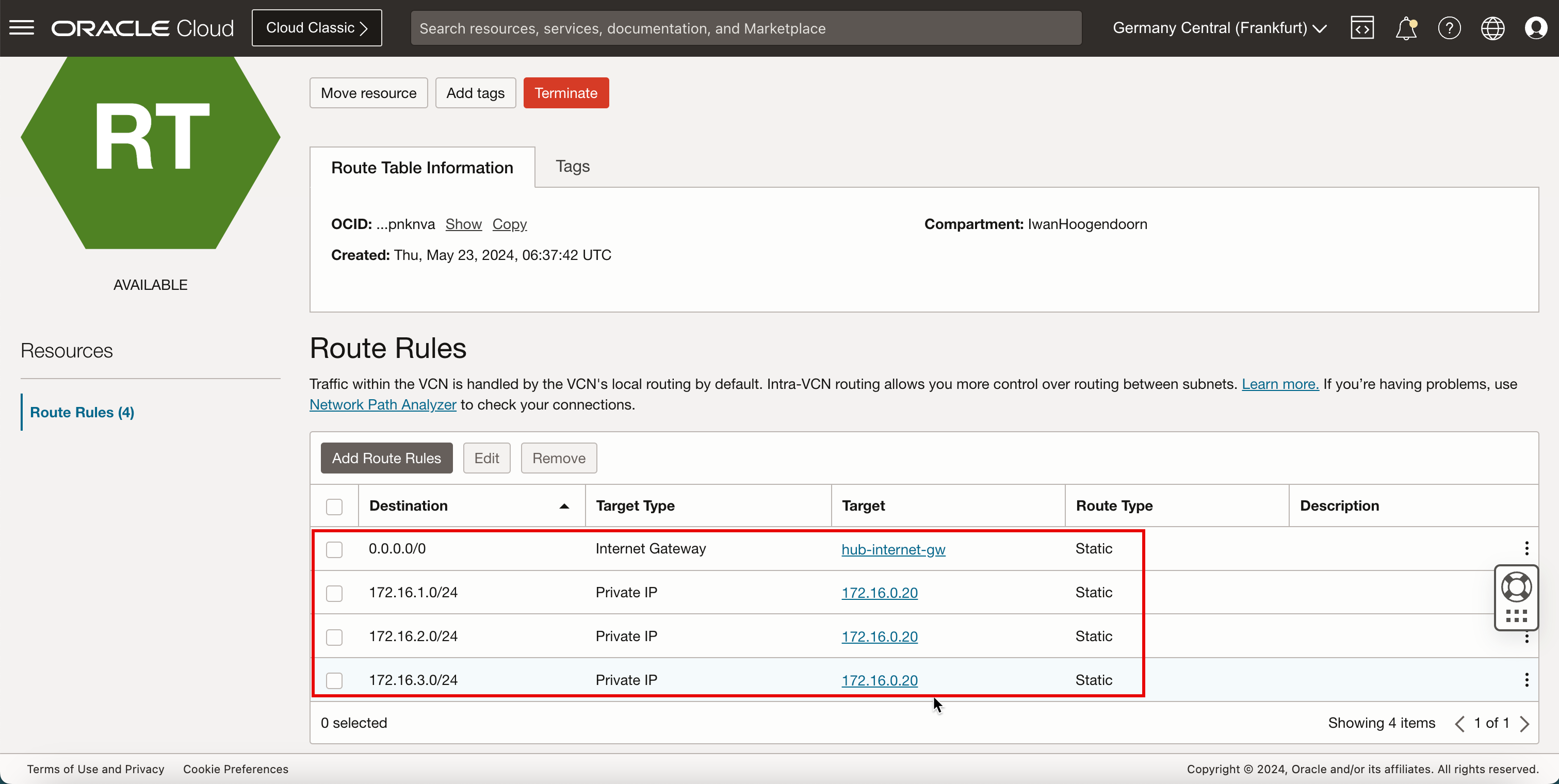

Erstellen Sie eine Routentabelle (

VCN_RT_HUB_PUBLIC_SUBNET) im Hub-VCN.Ziel Zieltyp Target Routentyp 0.0.0.0/0 Internetgateway Hub-internet-gateway Statisch 172.16.1.0/24 Private IP 172.16.0.20 (ÜBERWACHUNGSPROGRAMM) Statisch 172.16.2.0/24 Private IP 172.16.0.20 (ÜBERWACHUNGSPROGRAMM) Statisch 172.16.3.0/24 Private IP 172.16.0.20 (ÜBERWACHUNGSPROGRAMM) Statisch -

Routentabelle erstellen.

- Geben Sie den Namen für die neue Hub-VCN-Routentabelle für das öffentliche Subnetz ein.

- Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Internetgateway aus.

- Geben Sie unter Ziel-CIDR-Block den Wert

0.0.0.0/0ein. - Bildlauf nach unten.

- Wählen Sie unter Ziel-Internetgateway das zuvor erstellte Internetgateway aus.

- Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Private IP aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.1.0/24ein. - Geben Sie unter Zielauswahl

172.16.0.20ein (das ist die IP-Adresse unserer Firewall pfSense). - Bildlauf nach unten.

-

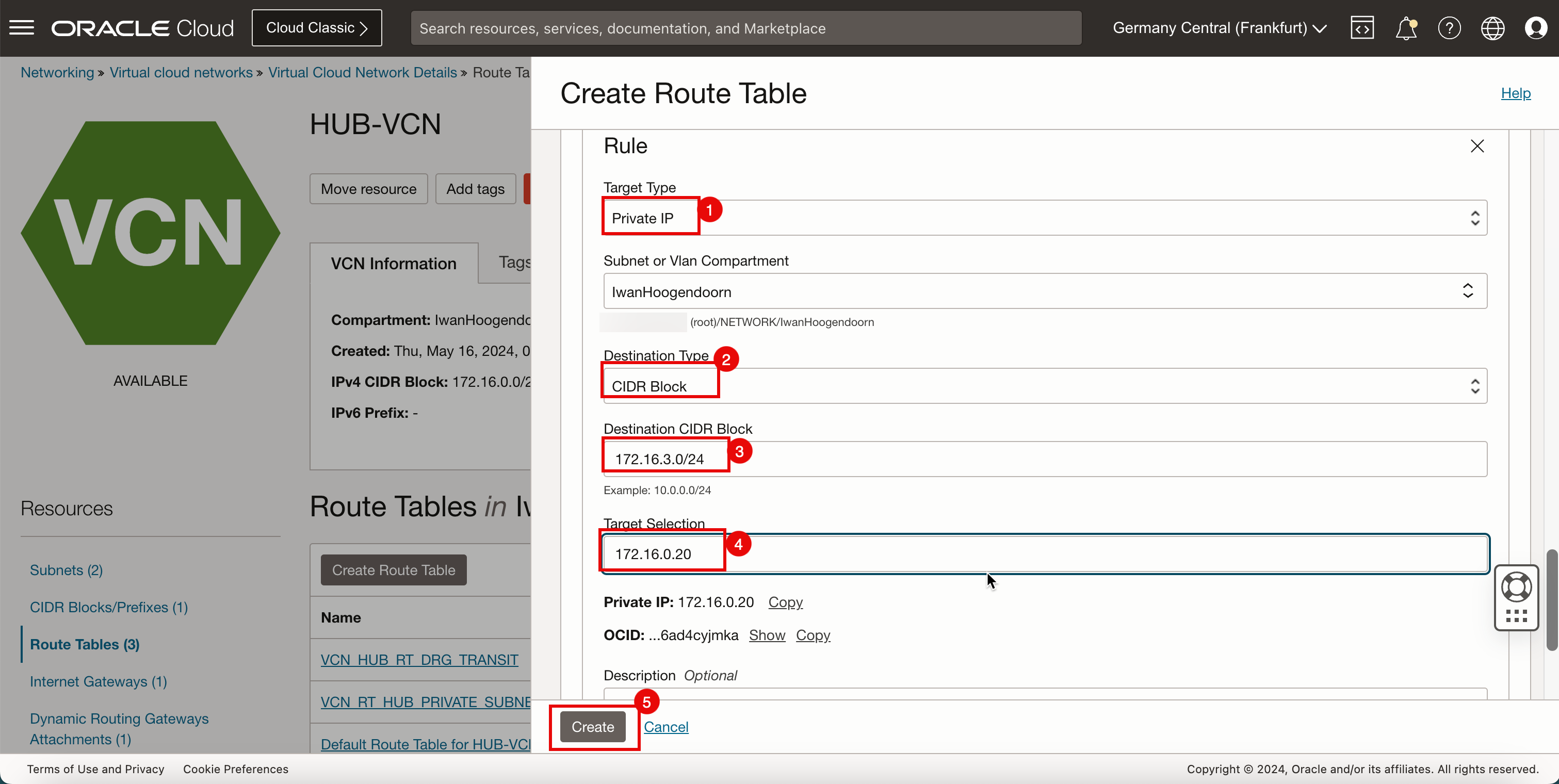

Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Private IP aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.2.0/24ein. - Geben Sie unter Zielauswahl

172.16.0.20ein (das ist die IP-Adresse unserer Firewall pfSense). - Bildlauf nach unten.

-

Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Private IP aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.3.0/24ein. - Geben Sie unter Zielauswahl

172.16.0.20ein (das ist die IP-Adresse unserer Firewall pfSense). - Bildlauf nach unten.

- Beachten Sie, dass die Routentabelle für das öffentliche Subnetz erstellt wird. Klicken Sie auf den Namen der Routing-Tabelle.

- Beachten Sie außerdem, dass diese Routing-Tabelle 4 Routing-Regeln enthält.

-

Beachten Sie, ob die 4 Routingregeln vorhanden sind.

- Bildlauf nach oben.

- Klicken Sie auf das Hub-VCN, um zur Seite "Hub-VCN" zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

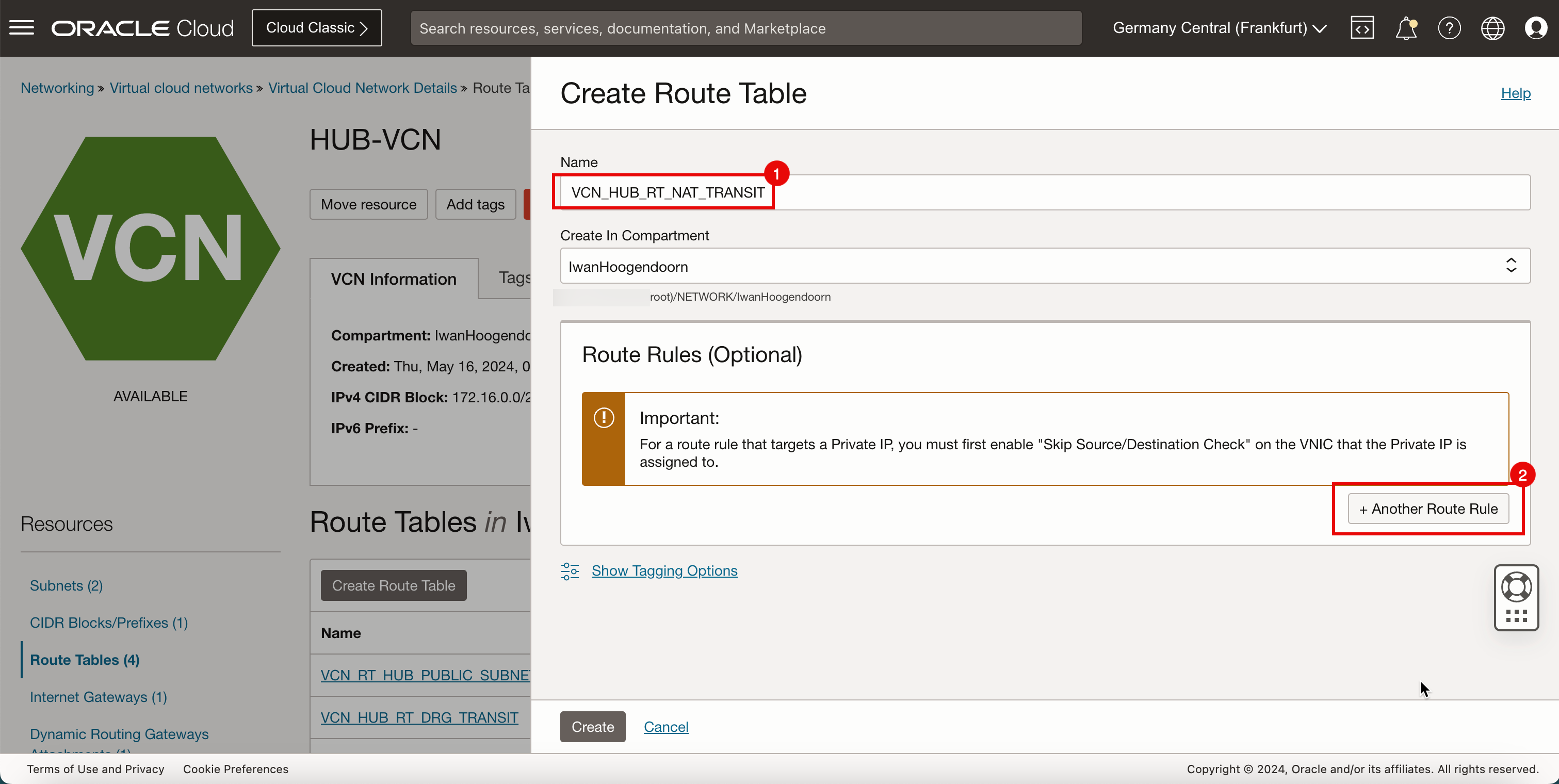

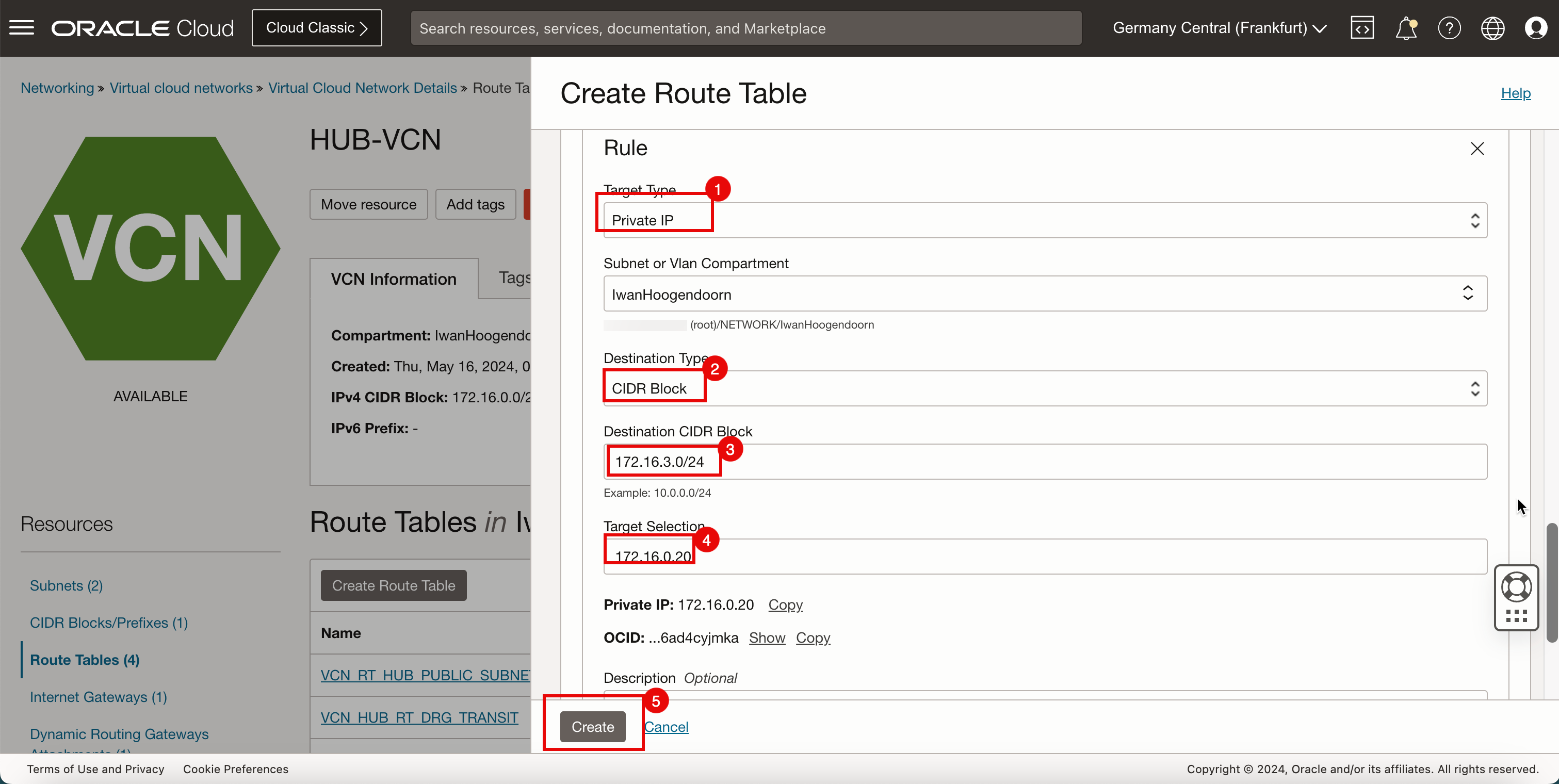

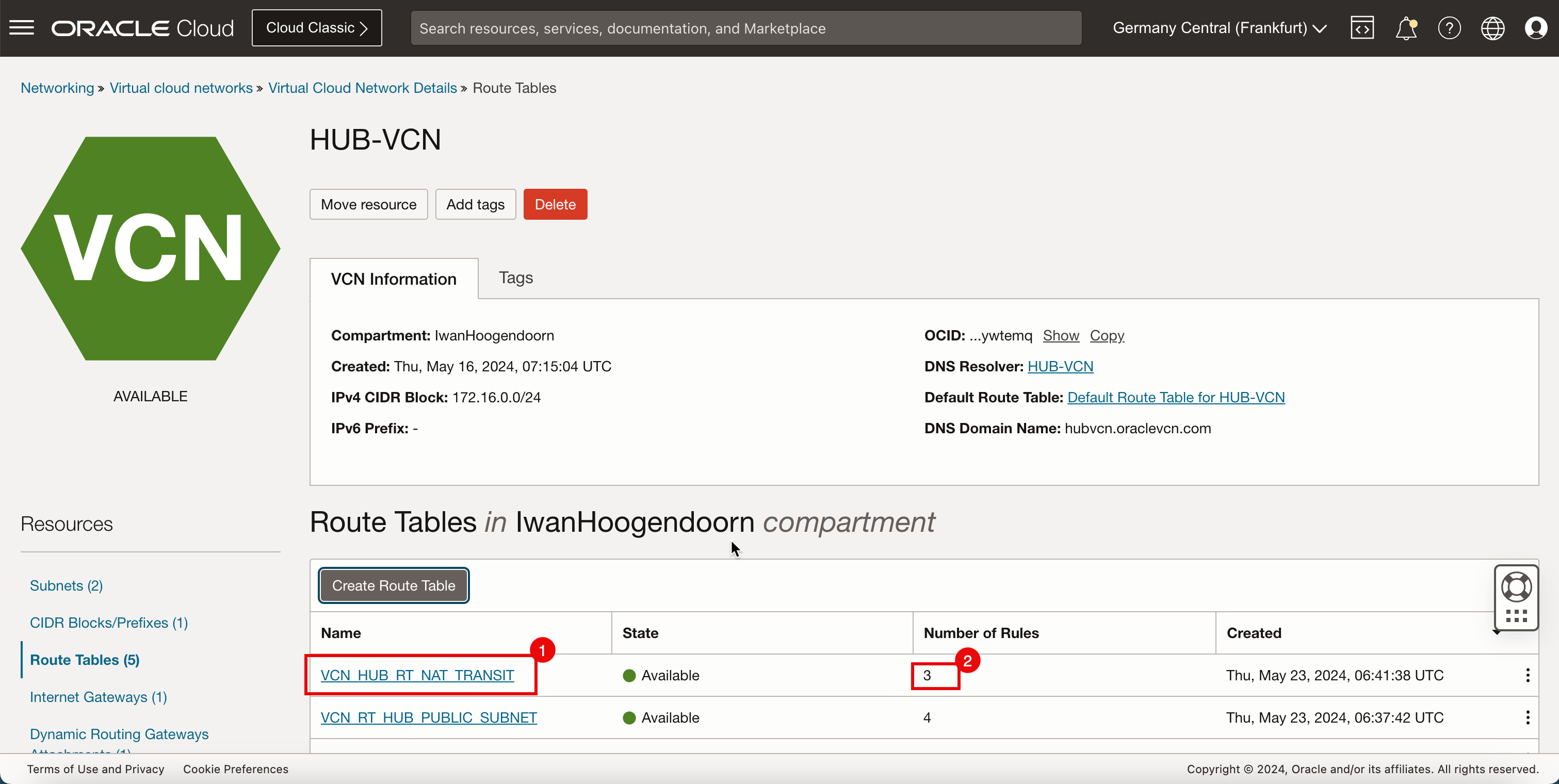

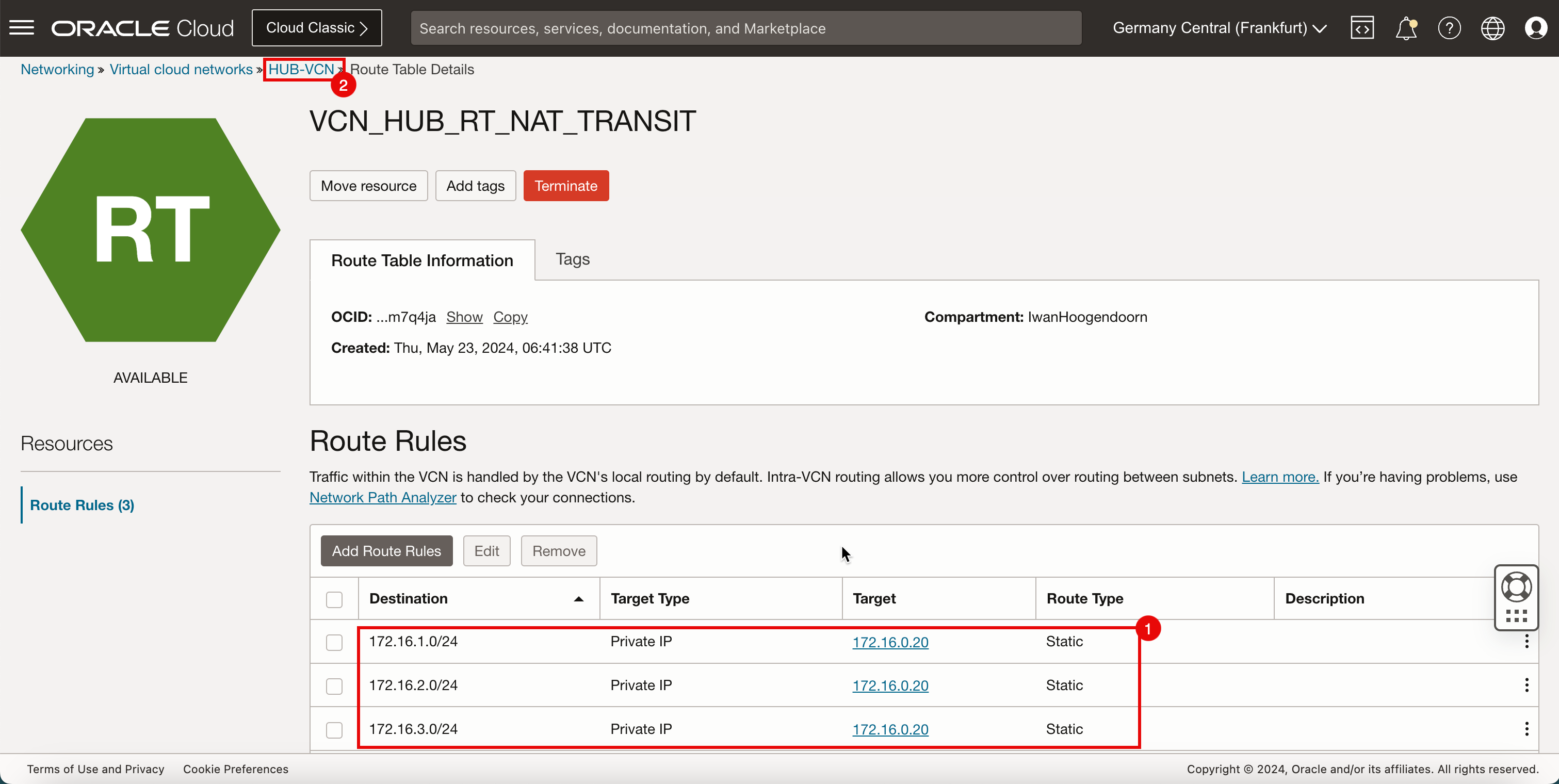

Erstellen Sie eine Routentabelle (

VCN_HUB_RT_NAT_TRANSIT) im Hub-VCN.Ziel Zieltyp Target Routentyp 172.16.1.0/24 Private IP 172.16.0.20 (ÜBERWACHUNGSPROGRAMM) Statisch 172.16.2.0/24 Private IP 172.16.0.20 (ÜBERWACHUNGSPROGRAMM) Statisch 172.16.3.0/24 Private IP 172.16.0.20 (ÜBERWACHUNGSPROGRAMM) Statisch - Klicken Sie auf Routentabellen.

- Klicken Sie erneut auf Routentabelle erstellen, um eine weitere Hub-VCN-Routentabelle für das NAT-Gateway zu erstellen.

- Geben Sie den Namen für die neue Hub-VCN-Routentabelle für das NAT-Gateway ein.

- Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Private IP aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.1.0/24ein. - Geben Sie unter Zielauswahl

172.16.0.20ein (das ist die IP-Adresse unserer Firewall pfSense). - Bildlauf nach unten.

-

Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Private IP aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.2.0/24ein. - Geben Sie unter Zielauswahl

172.16.0.20ein (das ist die IP-Adresse unserer Firewall pfSense). - Bildlauf nach unten.

-

Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Private IP aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.3.0/24ein. - Geben Sie unter Zielauswahl

172.16.0.20ein (das ist die IP-Adresse unserer Firewall pfSense). - Bildlauf nach unten.

- Beachten Sie, dass die Routentabelle für das NAT-Gateway erstellt wird. Klicken Sie auf den Namen der Routing-Tabelle.

- Beachten Sie außerdem, dass diese Routing-Tabelle 3 Routing-Regeln enthält.

- Halten Sie die 3 erstellten Routingregeln fest.

- Klicken Sie auf Hub-VCN, um zur Seite "Hub-VCN" zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

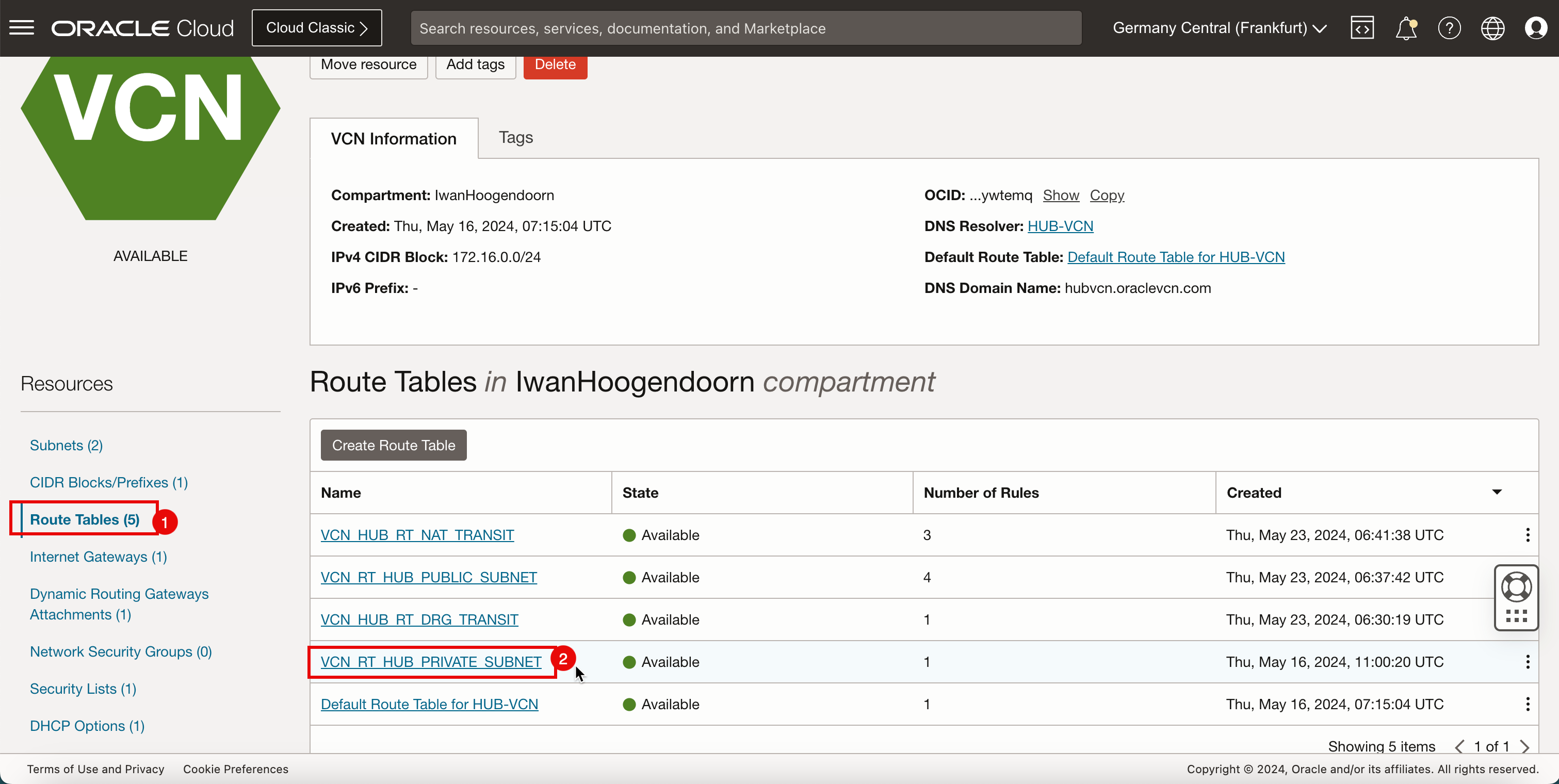

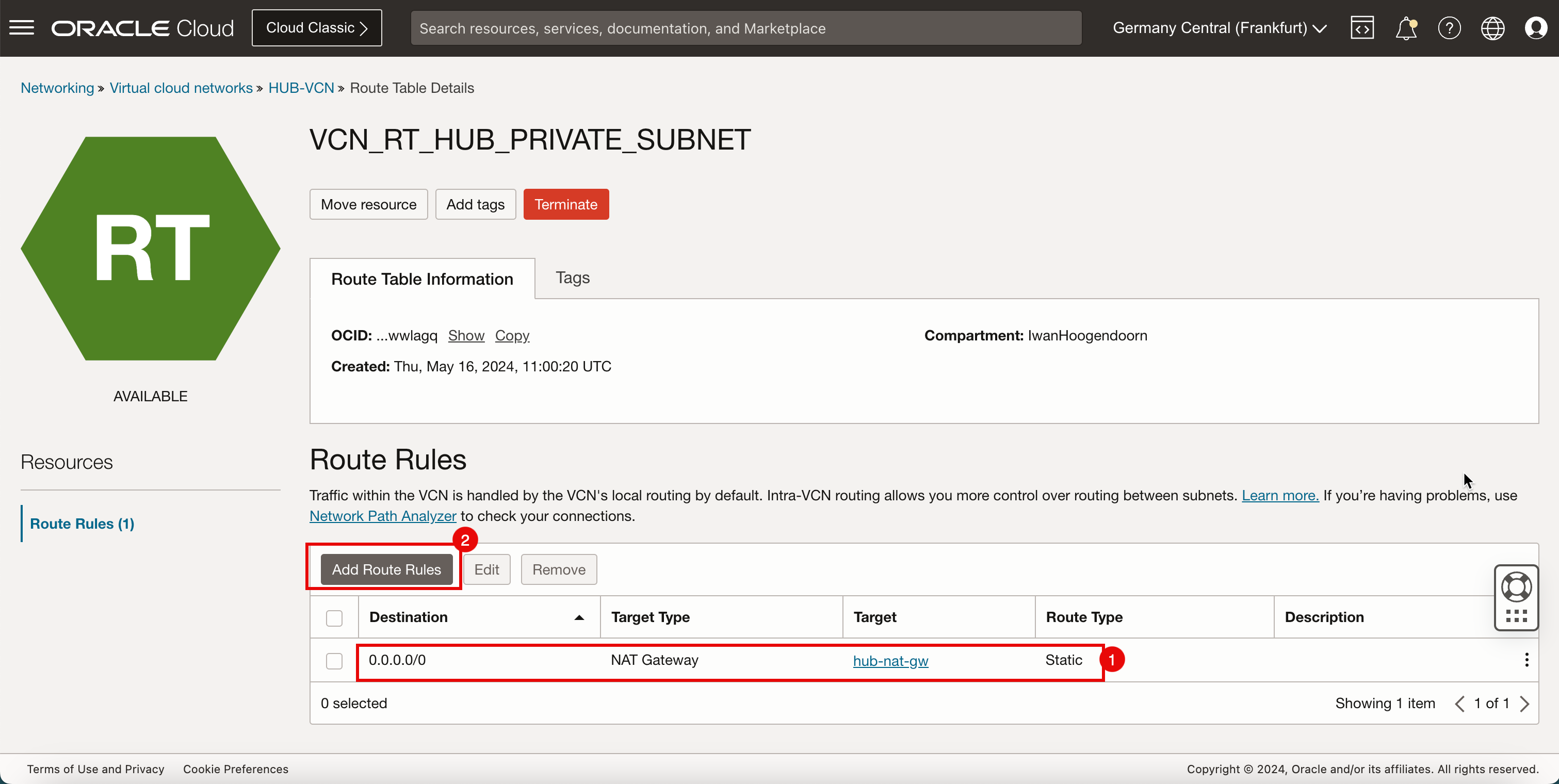

Erstellen Sie eine Routentabelle (

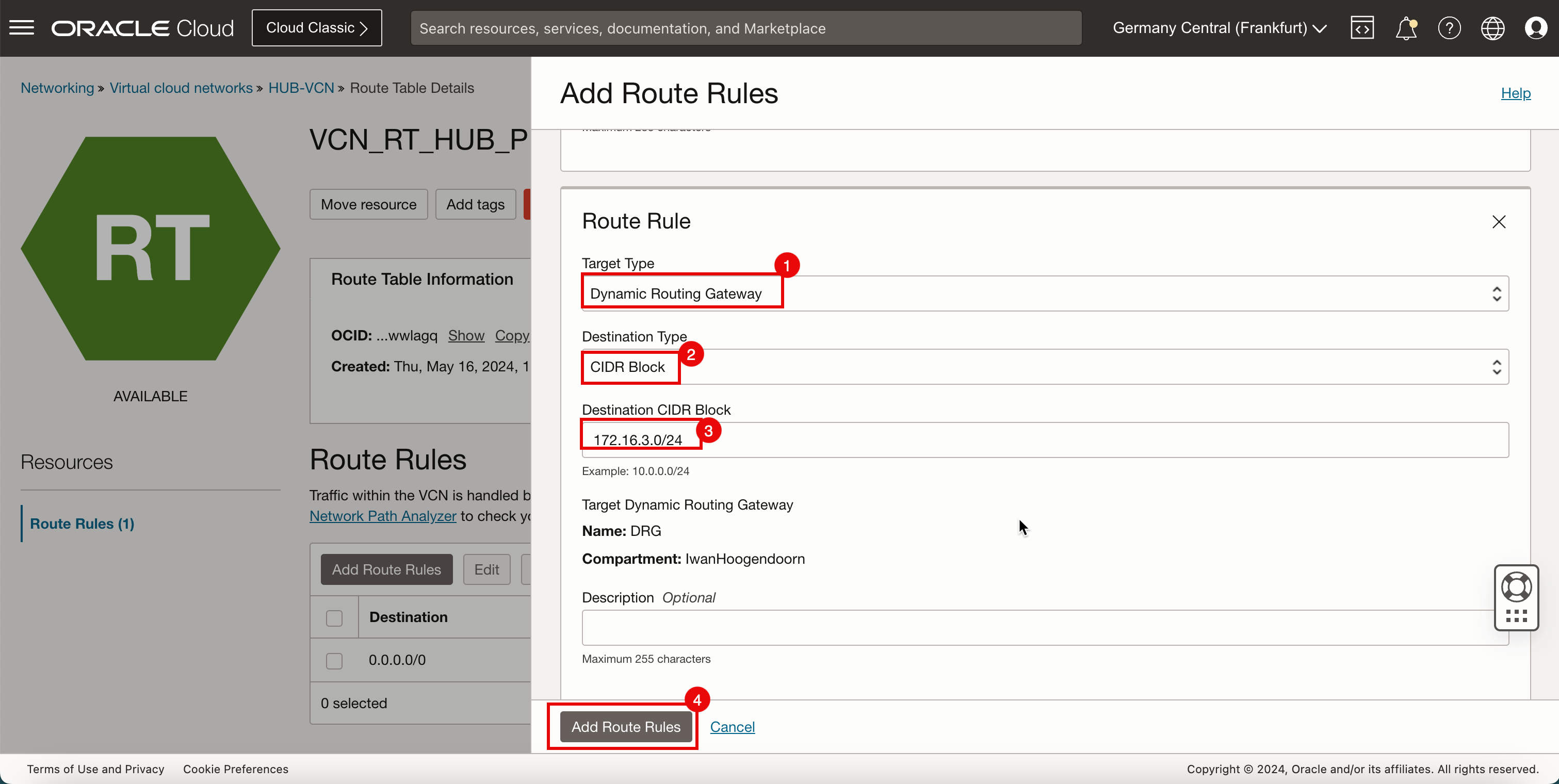

VCN_RT_HUB_PRIVATE_SUBNET) im Hub-VCN.Ziel Zieltyp Target Routentyp 0.0.0.0/0 NAT-Gateway Hub-nat-gw Statisch 172.16.1.0/24 Dynamisches Routinggateway DRG Statisch 172.16.2.0/24 Dynamisches Routinggateway DRG Statisch 172.16.3.0/24 Dynamisches Routinggateway DRG Statisch - Klicken Sie auf Routentabellen.

- Klicken Sie auf die Routing-Tabelle für das private Subnetz. Wenn diese Tabelle nicht vorhanden ist, erstellen Sie sie. Um die Routentabelle zu erstellen, klicken Sie auf Routentabelle erstellen.

- Beachten Sie, dass bereits eine Routingregel vorhanden ist, die den gesamten Traffic (

0.0.0.0/0) an das NAT-Gateway für die privaten Subnetzinstanzen weiterleitet. - Klicken Sie auf Routingregeln hinzufügen.

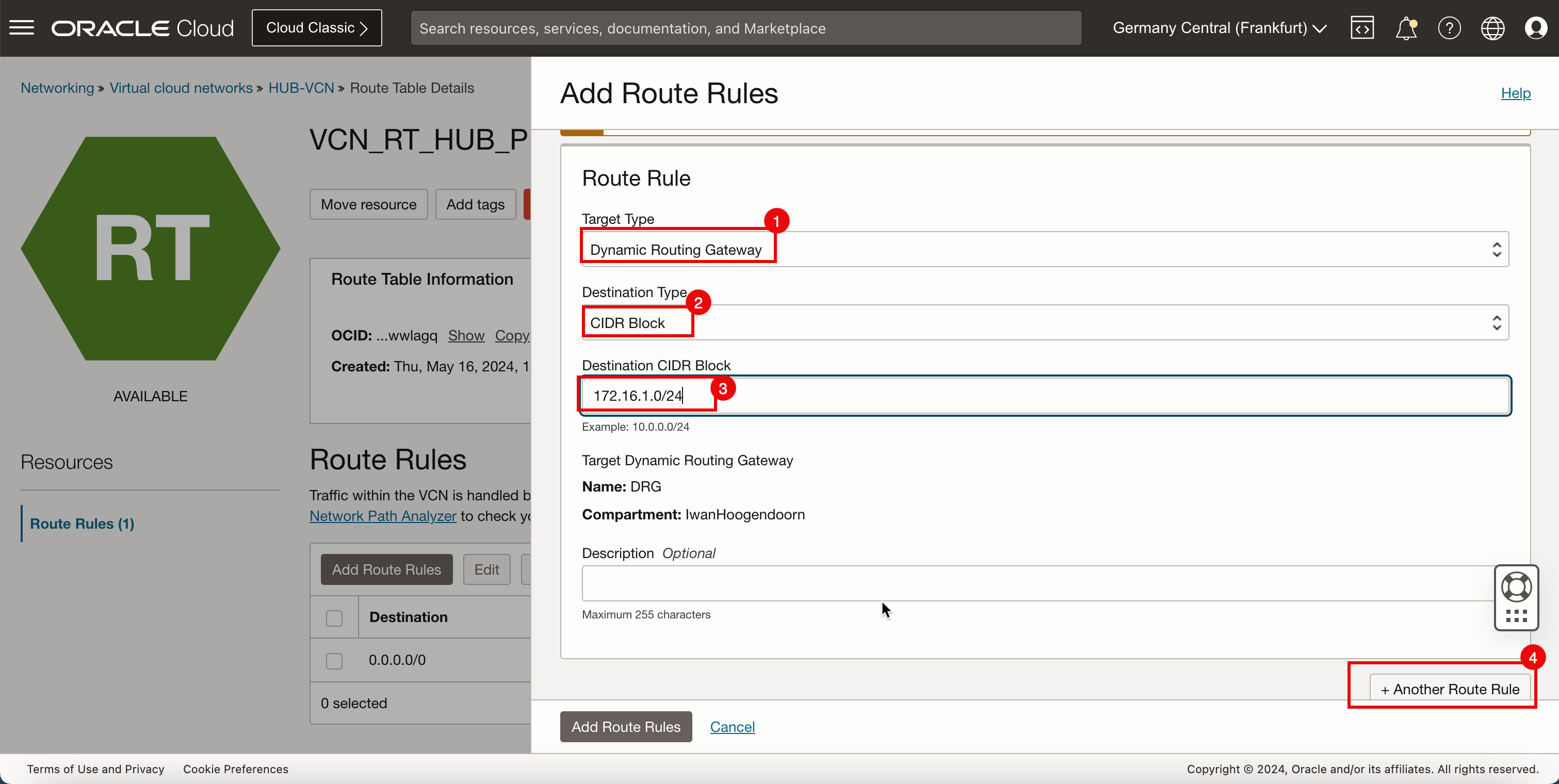

- Wählen Sie unter Zieltyp die Option Dynamisches Routinggateway aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.1.0/24ein. - Klicken Sie auf + Weitere Routingregel.

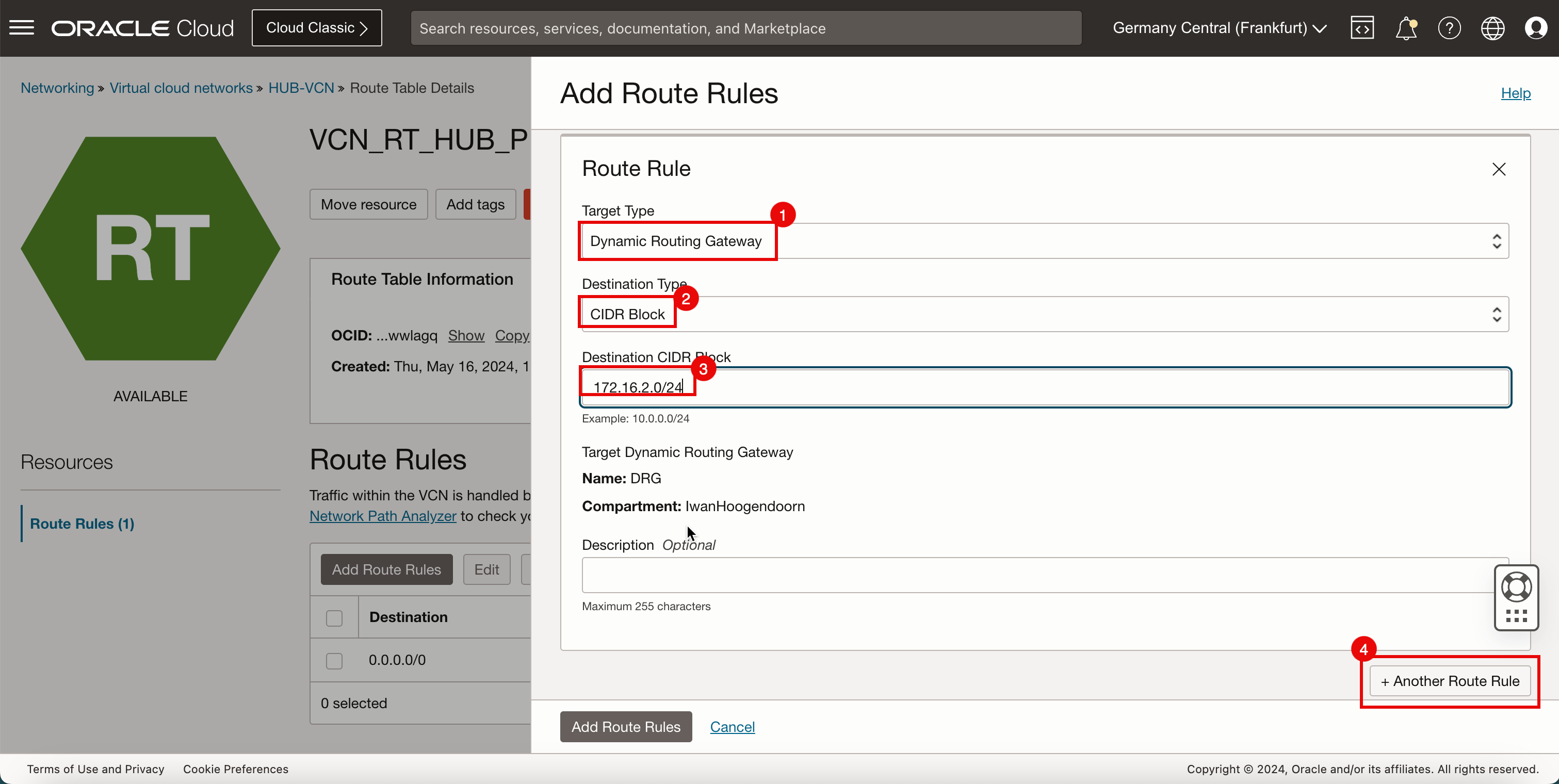

- Wählen Sie unter Zieltyp die Option Dynamisches Routinggateway aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.2.0/24ein. - Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Dynamisches Routinggateway aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.3.0/24ein. - Klicken Sie auf Routingregeln hinzufügen.

-

Beachten Sie alle Routingregeln für die Routingtabelle des privaten Subnetzes.

-

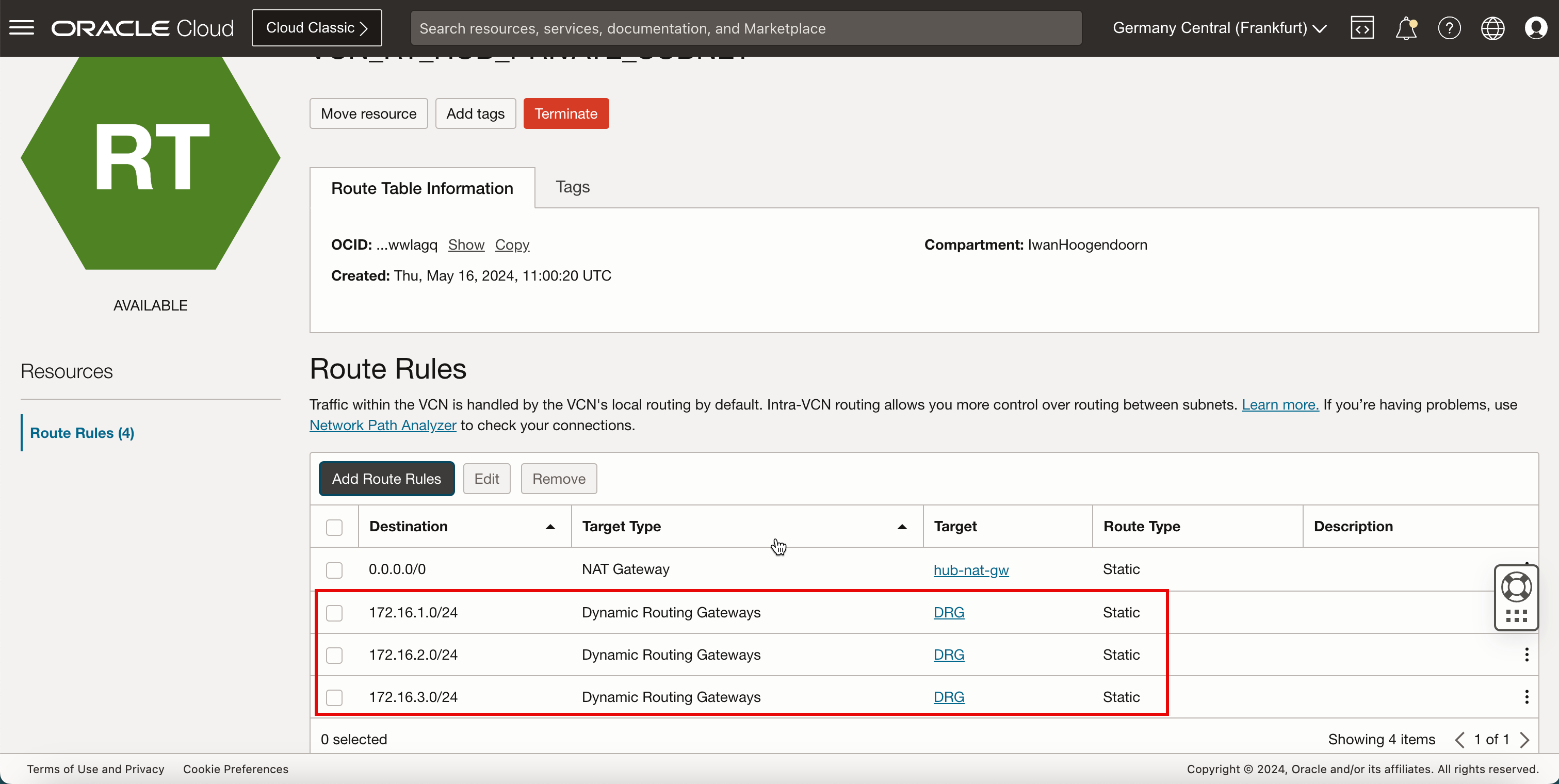

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

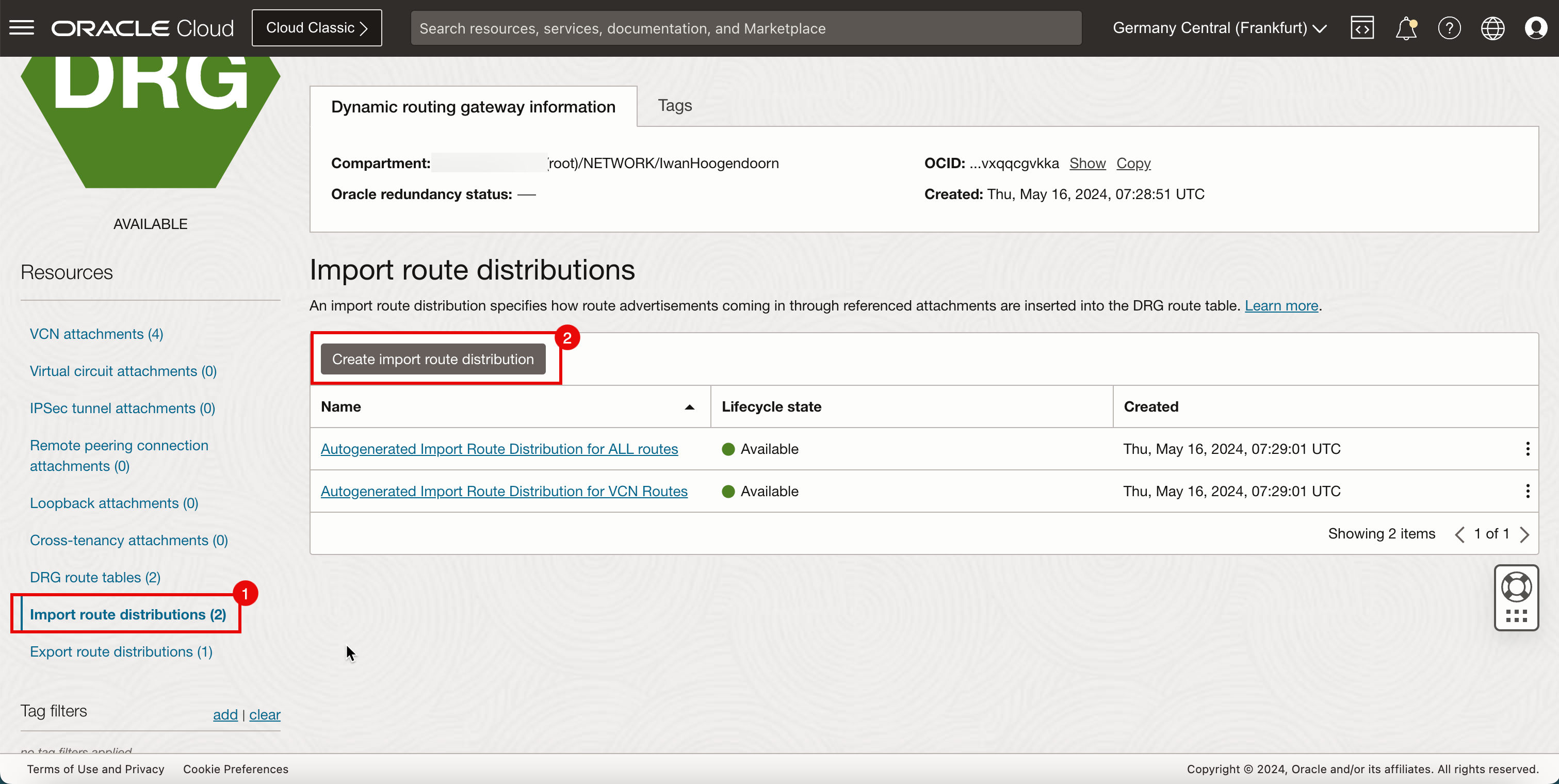

Aufgabe 7.4: DRG-Routingtabellen erstellen und konfigurieren

-

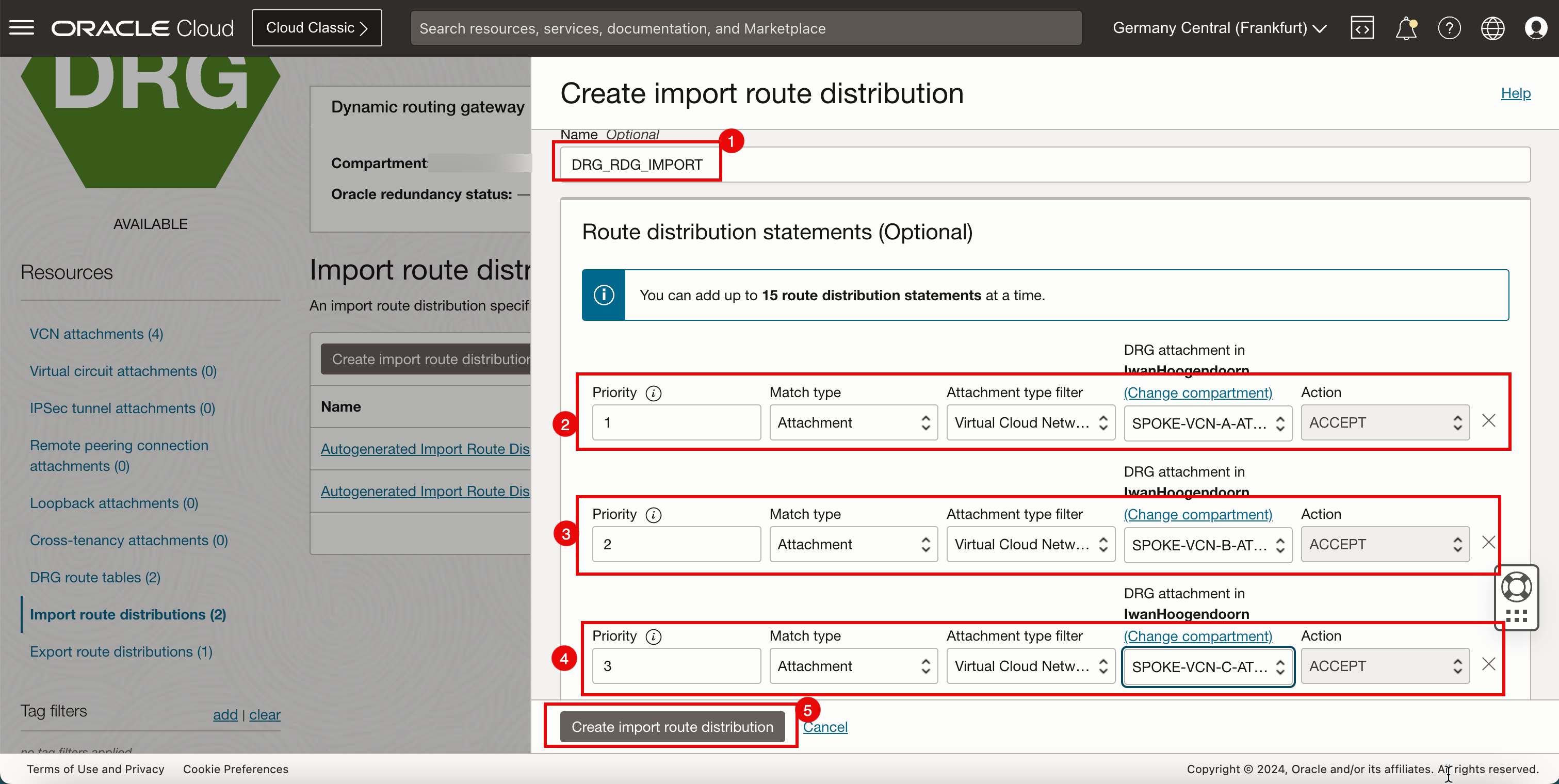

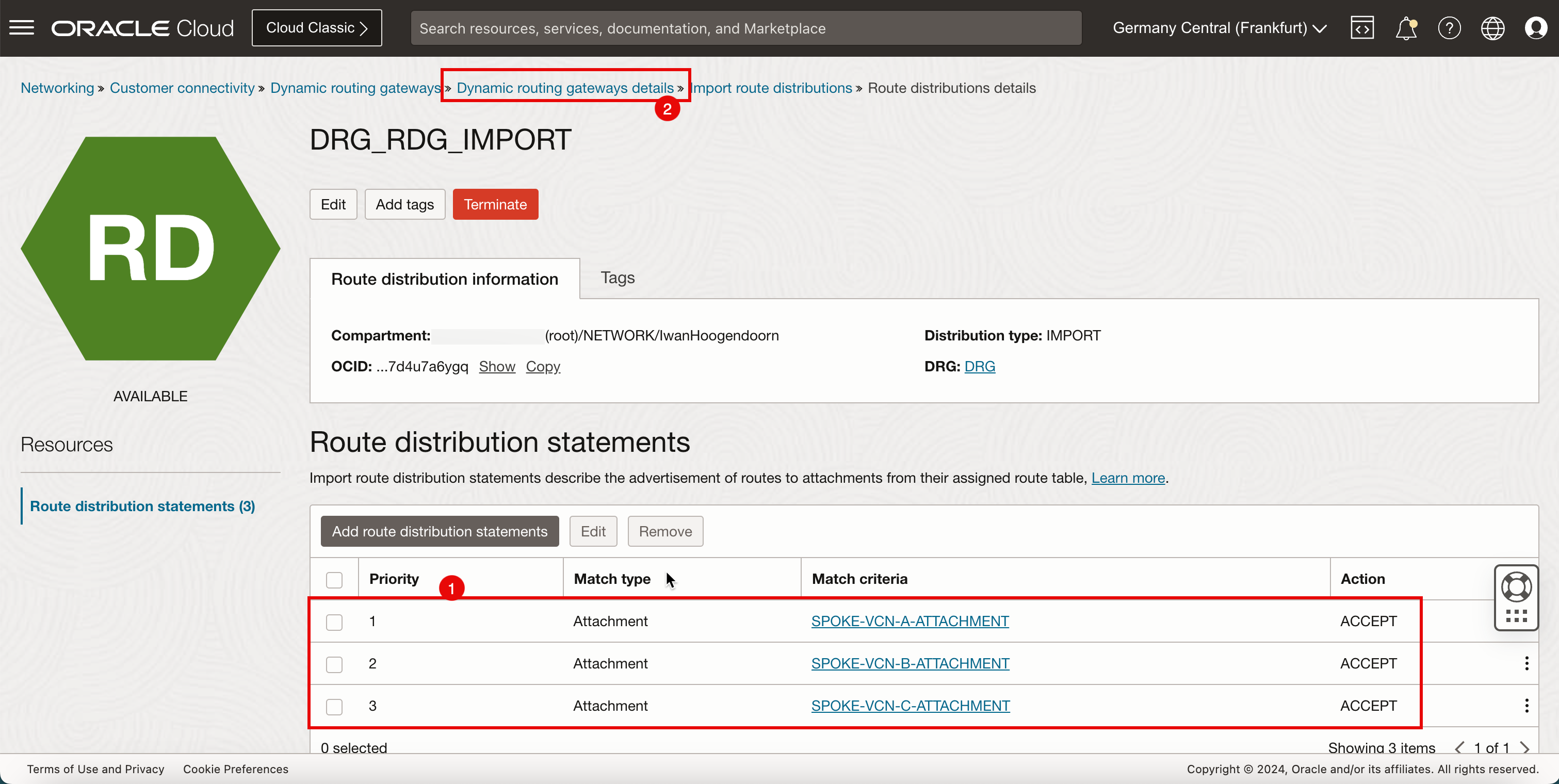

Erstellen Sie eine Routingverteilungsgruppe (

DRG_RDG_IMPORT) im DRG.Priorität Übereinstimmungstyp Übereinstimmungskriterien Aktion 1 Anhang SPOKE_VCN-A_ATTACHMENT ACCEPT 2 Anhang SPOKE_VCN-B_ATTACHMENT ACCEPT 3 Anhang SPOKE_VCN-C_ANHANG ACCEPT - Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Networking.

- Klicken Sie auf Dynamisches Routinggateway.

-

Klicken Sie auf das in Aufgabe 3 erstellte DRG.

- Klicken Sie auf Importroutenverteilung.

- Klicken Sie auf Importroutenverteilung erstellen.

-

Geben Sie auf der Seite Importroutenverteilung erstellen die folgenden Informationen ein.

- Geben Sie den Namen für die Routenverteilung ein.

- Erstellen Sie eine neue Routenverteilungsanweisung.

- Priorität: Geben Sie 1 ein.

- Abgleichstyp: Wählen Sie Anhang aus.

- Anhangstypfilter: Wählen Sie Virtuelles Cloud-Netzwerk aus.

- DRG-Anhang: Wählen Sie Spoke-VCN A aus.

- Aktion: Wählen Sie Akzeptieren aus.

- Neue Routenverteilungsanweisung erstellen

- Priorität: Geben Sie 2 ein.

- Abgleichstyp: Wählen Sie Anhang aus.

- Anhangstypfilter: Wählen Sie Virtuelles Cloud-Netzwerk aus.

- DRG-Anhang: Wählen Sie Spoke-VCN B aus.

- Aktion: Wählen Sie Akzeptieren aus.

- Neue Routenverteilungsanweisung erstellen

- Priorität: Geben Sie 3 ein.

- Abgleichstyp: Wählen Sie Anhang aus.

- Anhangstypfilter: Wählen Sie Virtuelles Cloud-Netzwerk aus.

- DRG-Anhang: Wählen Sie Spoke-VCN C aus.

- Aktion: Wählen Sie Akzeptieren aus.

- Klicken Sie auf Importroutenverteilung erstellen.

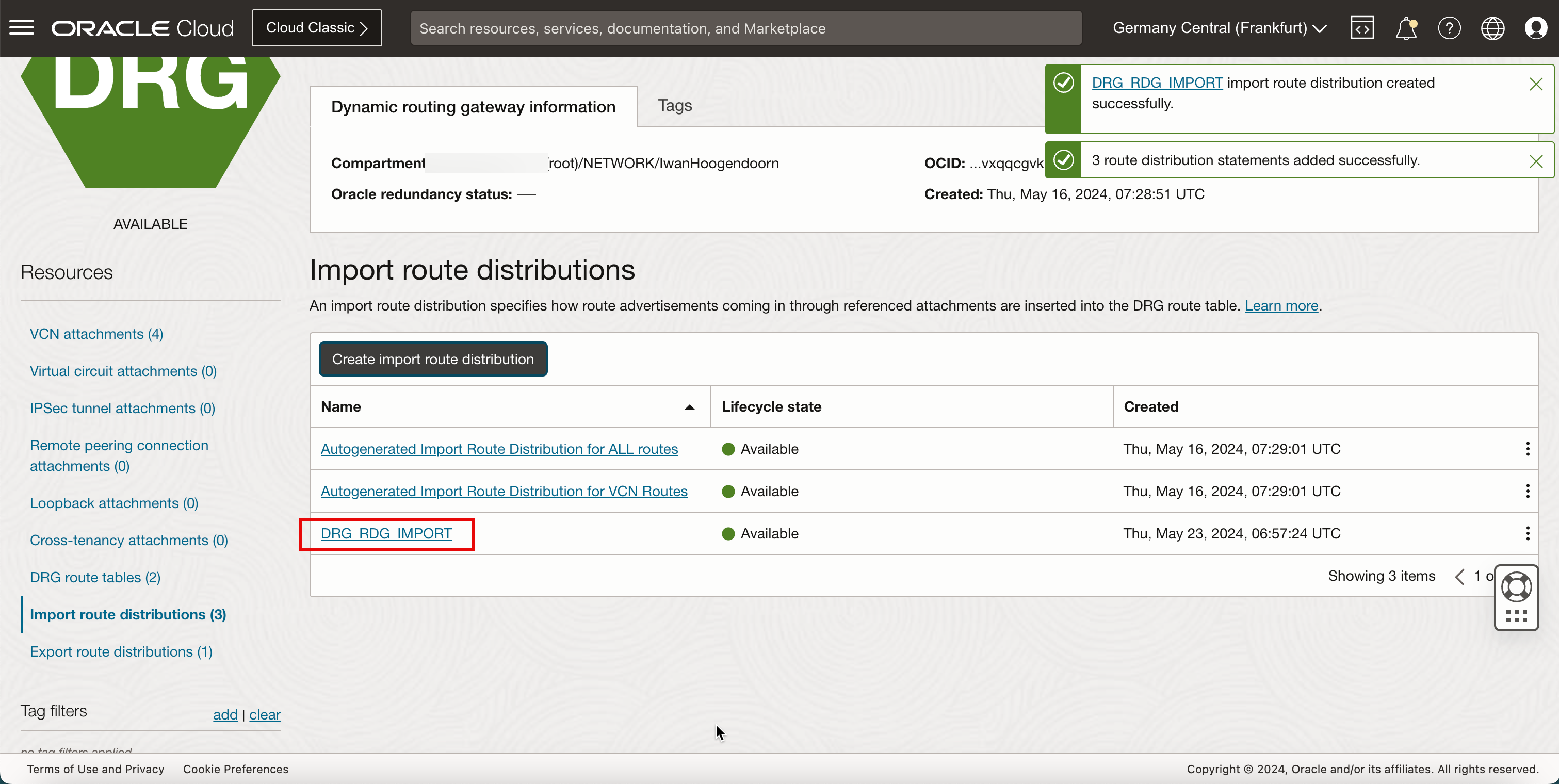

-

Klicken Sie auf die neue Importroutenverteilung.

- Notieren Sie sich die Anweisungen zur Routenverteilung.

- Klicken Sie auf Details zu dynamischen Routinggateways, um zur DRG-Detailseite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

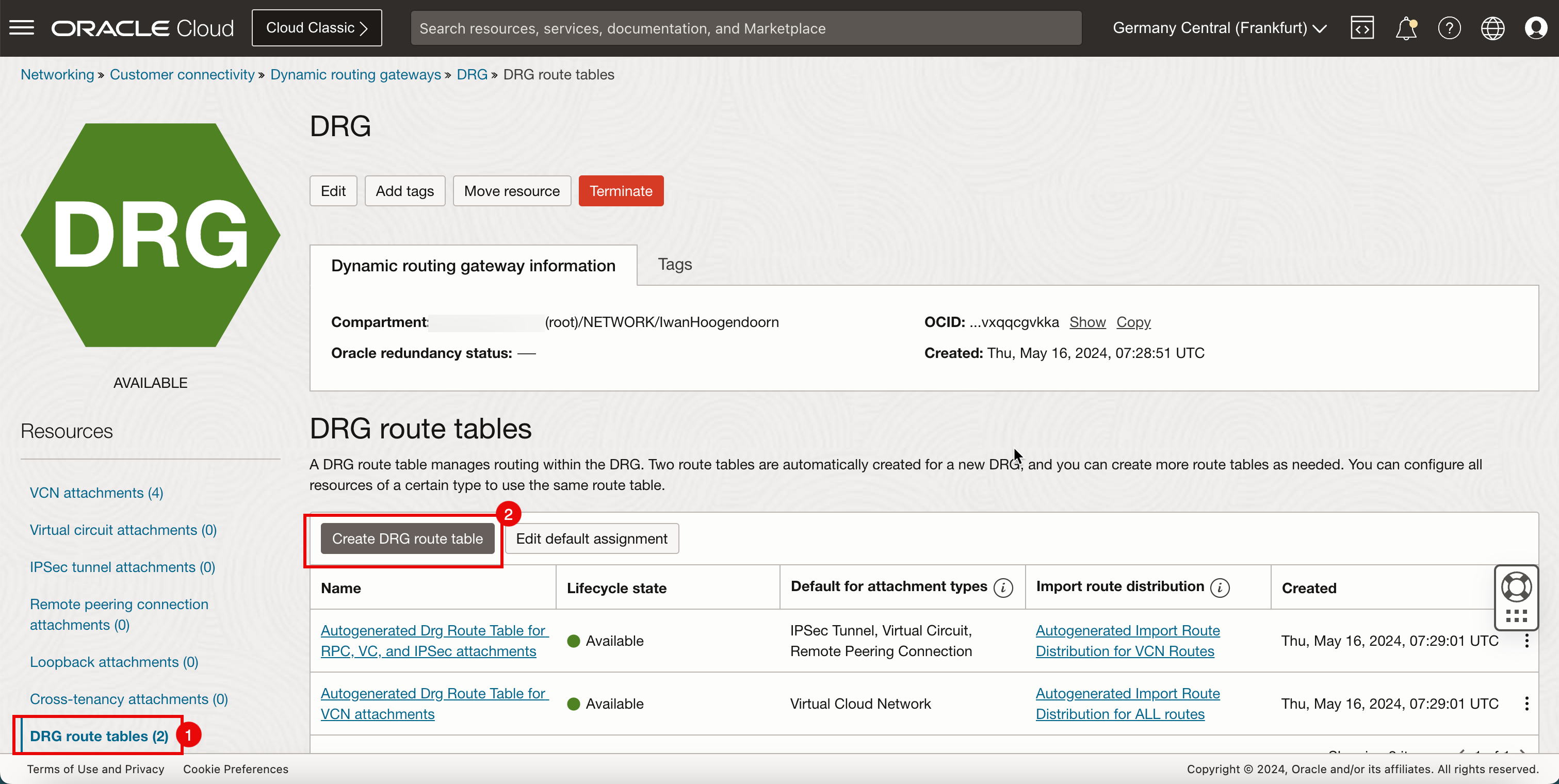

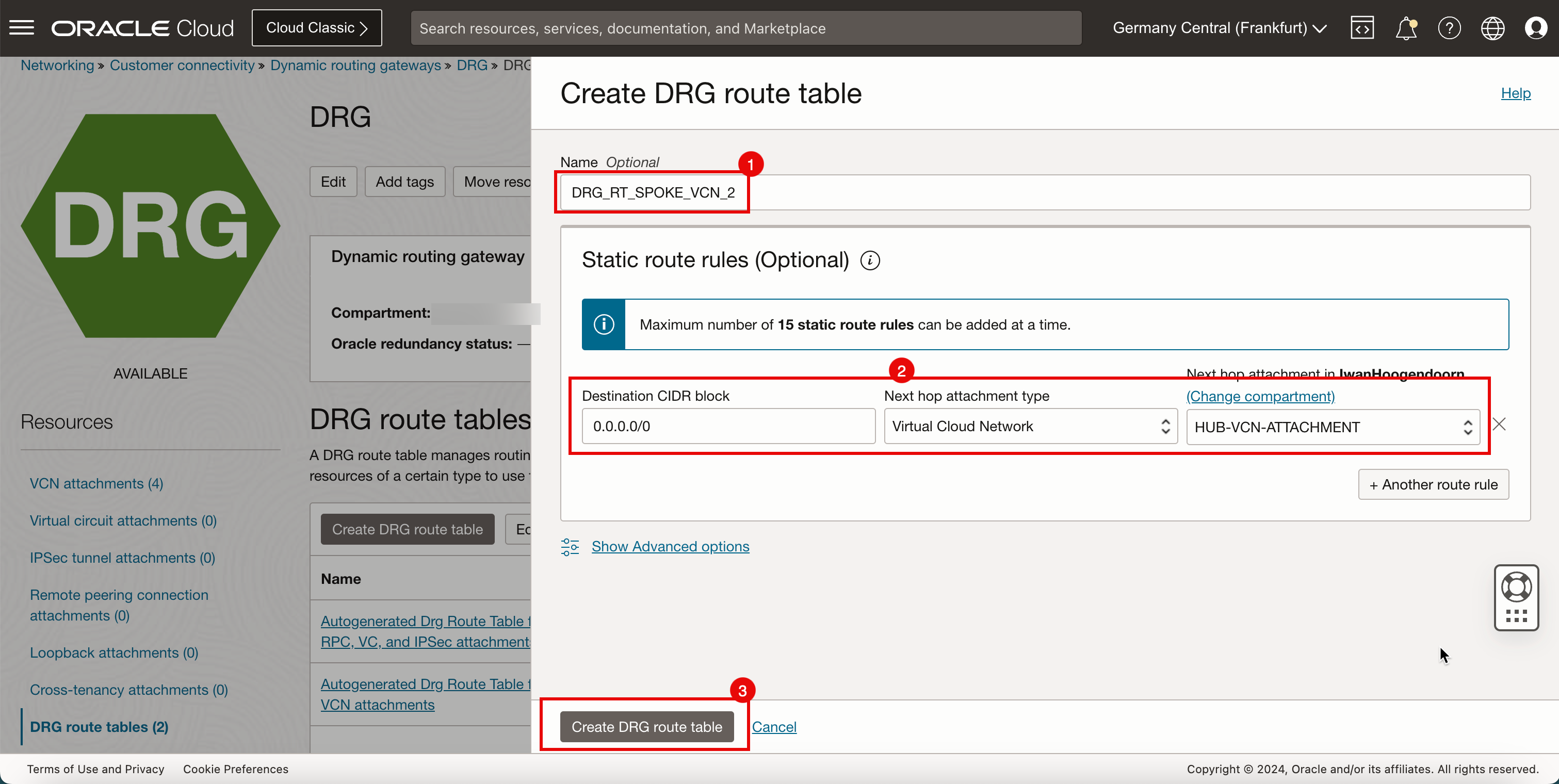

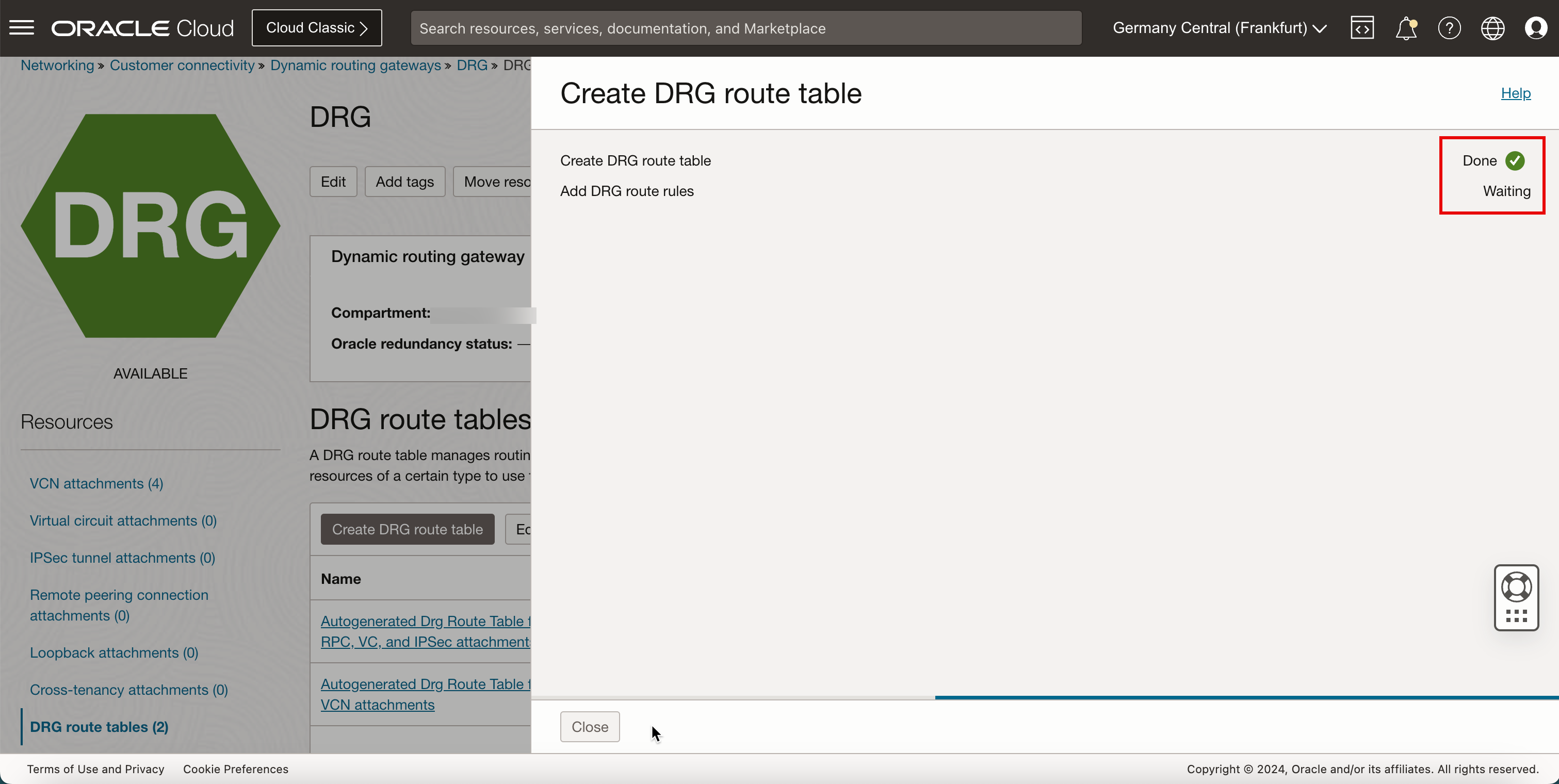

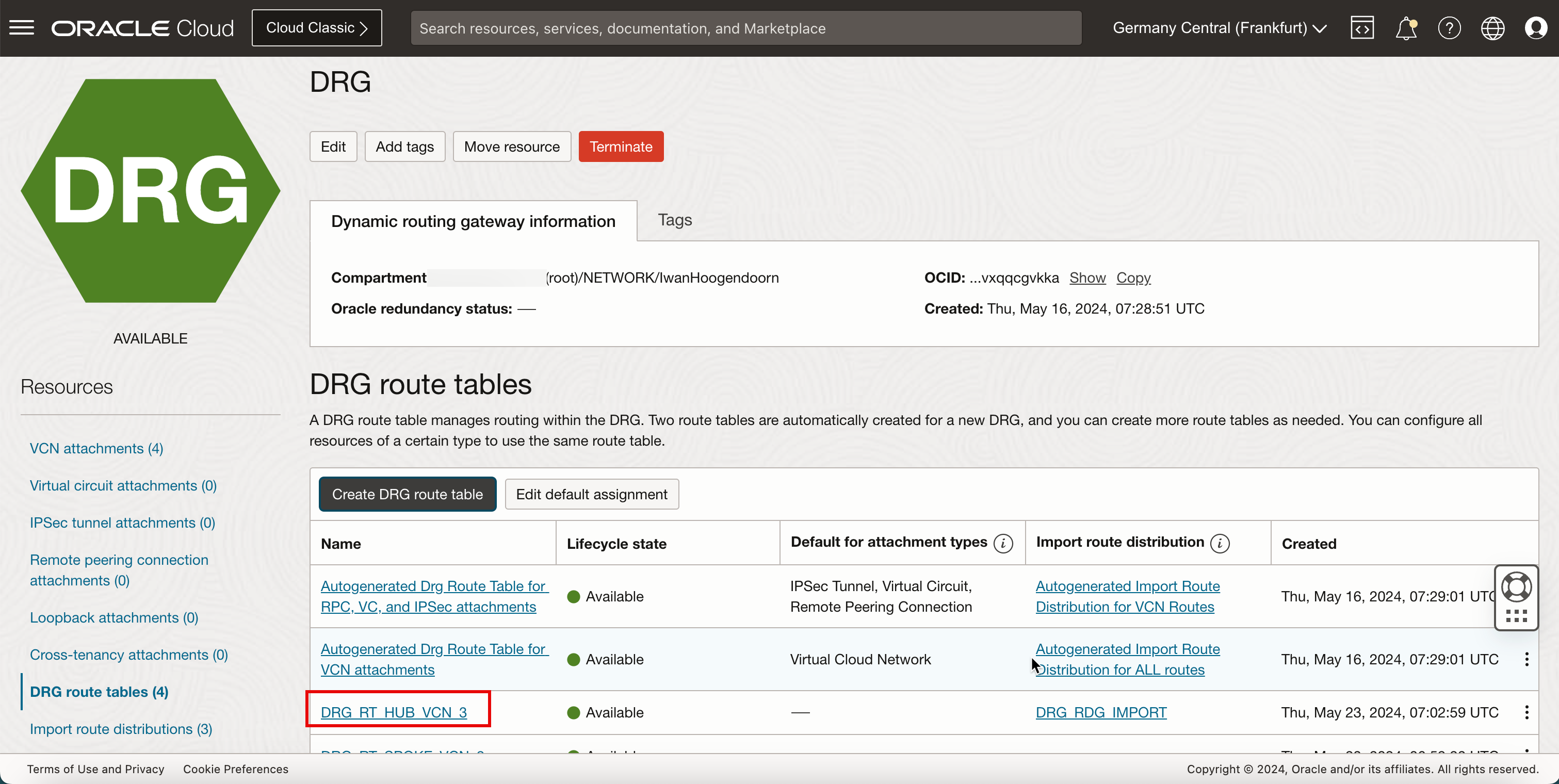

Erstellen Sie eine Routentabelle (

DRG_RT_SPOKE_VCN_2) im DRG.Ziel-CIDR Anhangstyp des nächsten Hops Anhangsname des nächsten Hops 0.0.0.0/0 Virtuelles Cloud-Netzwerk HUB_VCN_ATTACHMENT - Klicken Sie auf DRG-Routentabellen.

- Klicken Sie auf DRG-Routentabelle erstellen.

- Geben Sie den Namen für die DRG-Routentabelle ein.

- Neue statische Regel hinzufügen:

- Ziel-CIDR-Block: Geben Sie

0.0.0.0/0ein. - Anhangstyp des nächsten Hop: Wählen Sie Virtuelles Cloud-Netzwerk aus.

- Anhang des nächsten Hops: Wählen Sie Hub-VCN aus.

- Ziel-CIDR-Block: Geben Sie

- Klicken Sie auf DRG-Routentabelle erstellen.

-

Warten Sie auf die Erstellung der Routentabelle.

- Beachten Sie, dass die neue DRG-Routentabelle erstellt wird.

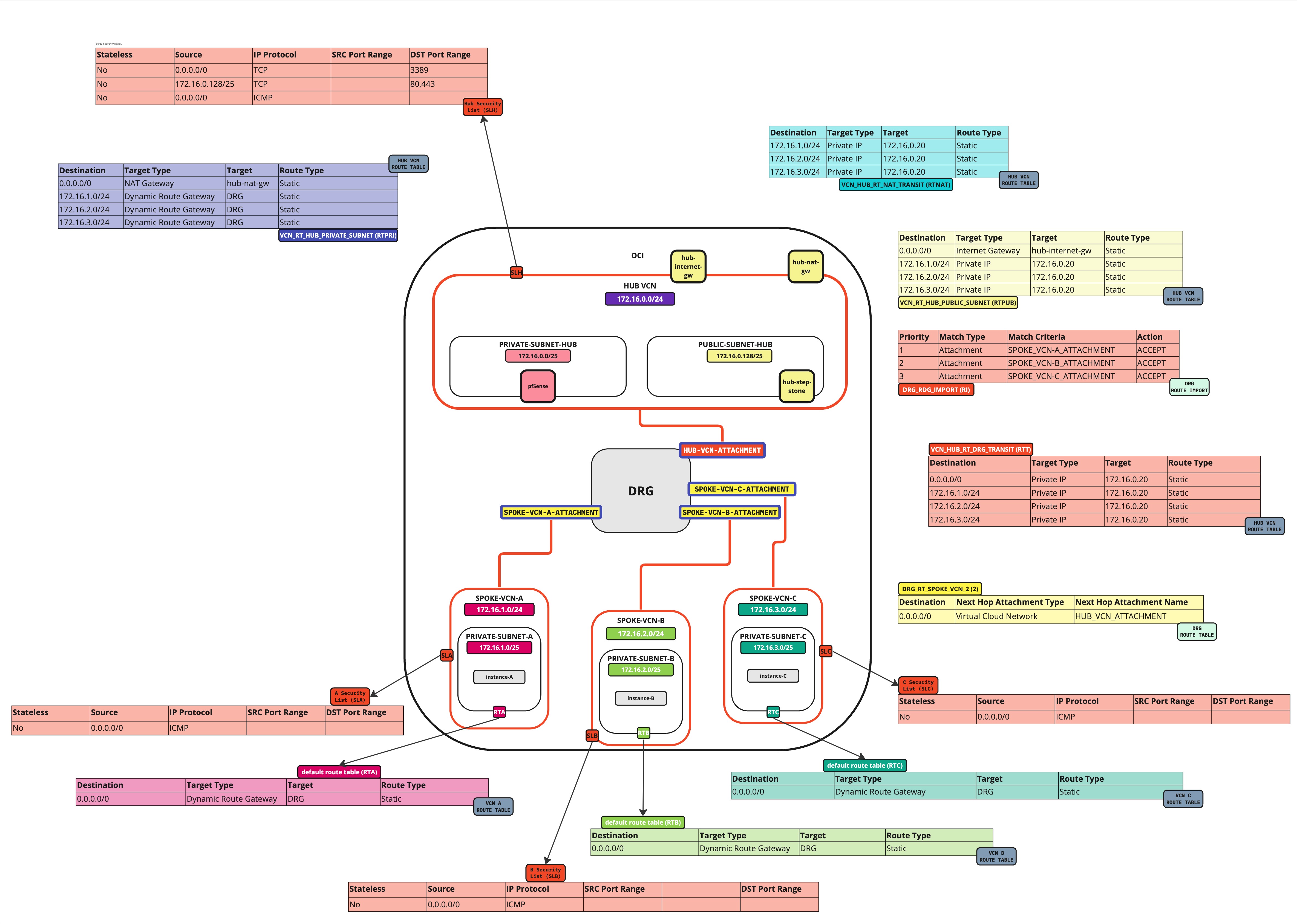

- Klicken Sie auf DRG-Routentabelle erstellen, um eine andere DRG-Routingtabelle zu erstellen.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

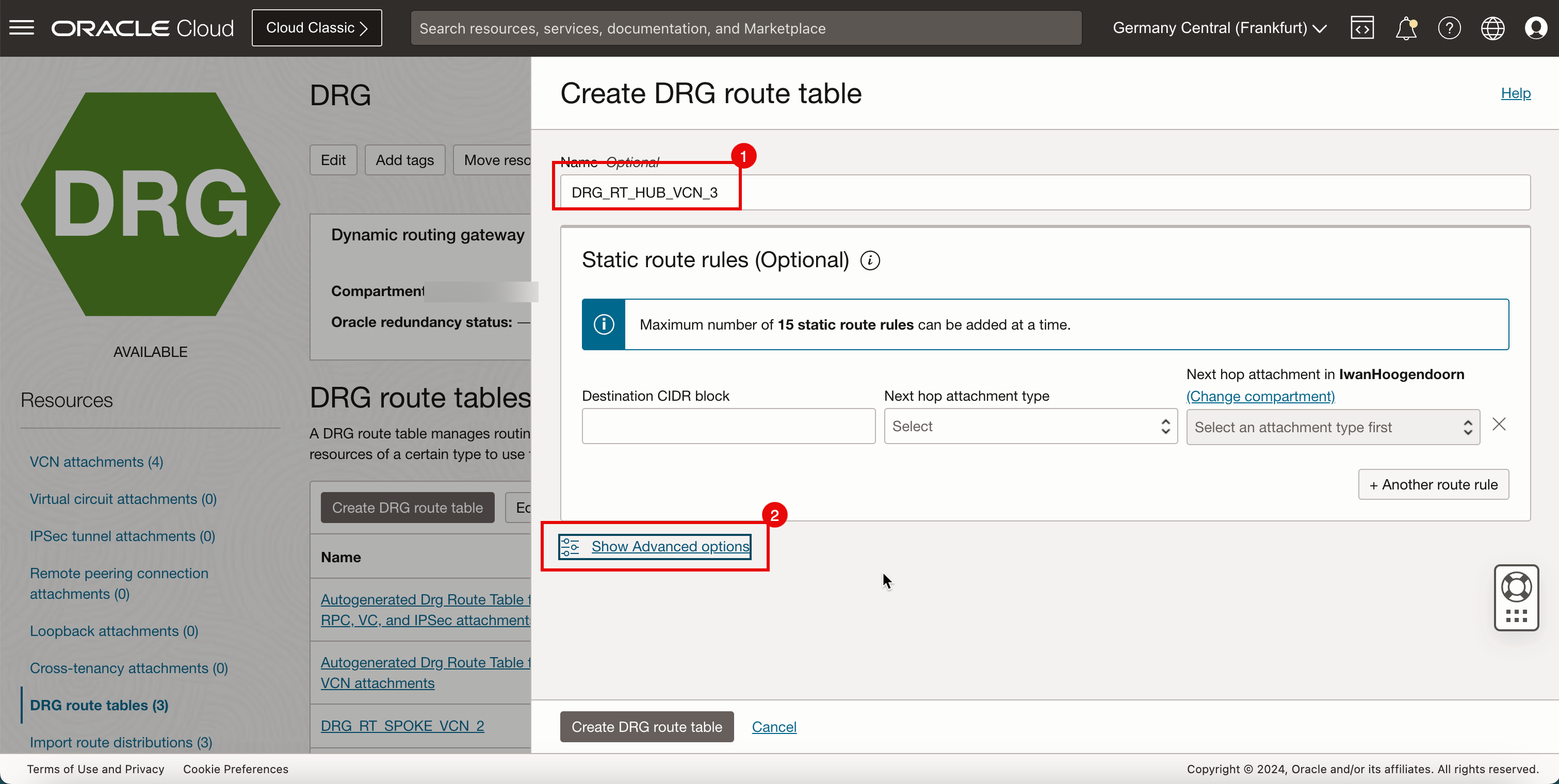

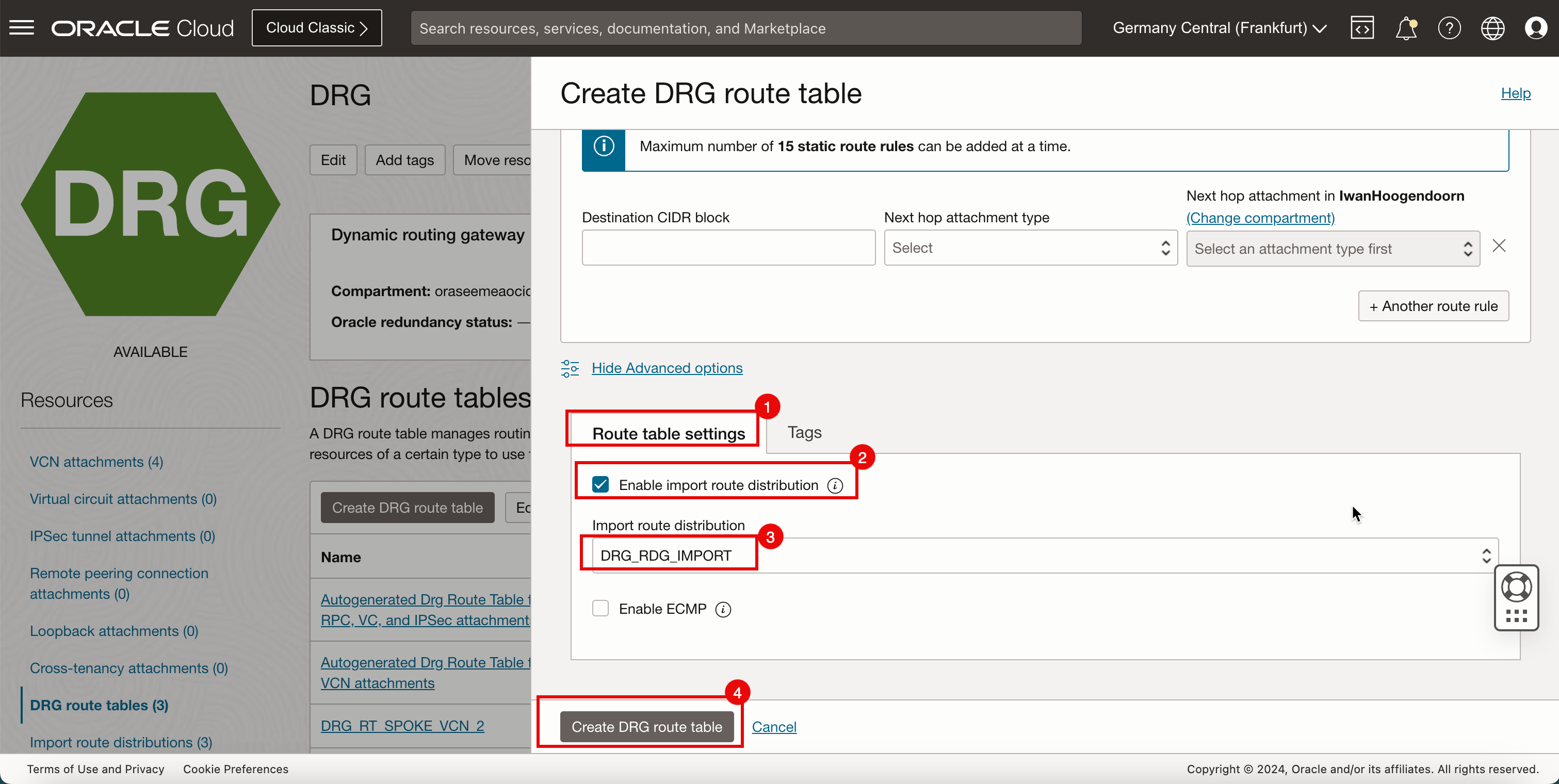

Erstellen Sie eine Routentabelle (

DRG_RT_HUB_VCN_3) im DRG, und importieren Sie die Routingverteilungsgruppe (DRG_RDG_IMPORT).- Geben Sie den Namen für die DRG-Routentabelle ein.

- Klicken Sie auf Erweiterte Optionen anzeigen.

-

Importieren Sie die zuvor erstellte Importroutenverteilung.

- Klicken Sie auf Routentabelleneinstellungen.

- Wählen Sie Importroutenverteilung aktivieren aus.

- Wählen Sie die zuvor erstellte Importroutenverteilung aus.

- Klicken Sie auf DRG-Routentabelle erstellen.

- Beachten Sie, dass die neue DRG-Routentabelle erstellt wird.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

Aufgabe 7.5: Routentabellen anhängen

Nachdem Sie Routentabellen erstellt haben, müssen Sie die Routentabellen an das DRG, VCNs, Subnetze und Gateways anhängen.

Hinweis: Hier wird das Routing aktiviert. Dies ist ein sorgfältiger Prozess, der zuerst geprüft und ordnungsgemäß getestet werden muss, bevor Sie Änderungen in einer Produktionsumgebung implementieren oder vornehmen.

DRG-Routentabellen anhängen:

Hängen Sie zunächst die DRG-Routingtabellen an.

DRG-Routingtabellen an Spoke-VCN-Anhänge anhängen

Routinginformationen: (DRG_RT_SPOKE_VCN_2) Mit dieser DRG-Routentabelle und diesem Anhang der Routentabelle wird sichergestellt, dass der gesamte Traffic, der von den Spoke-VCNs stammt, jetzt an das Hub-VCN weitergeleitet wird.

Zunächst wird die DRG-Routingtabelle ()DRG_RT_SPOKE_VCN_2) an alle Spoke-VCN-Anhänge angehängt.

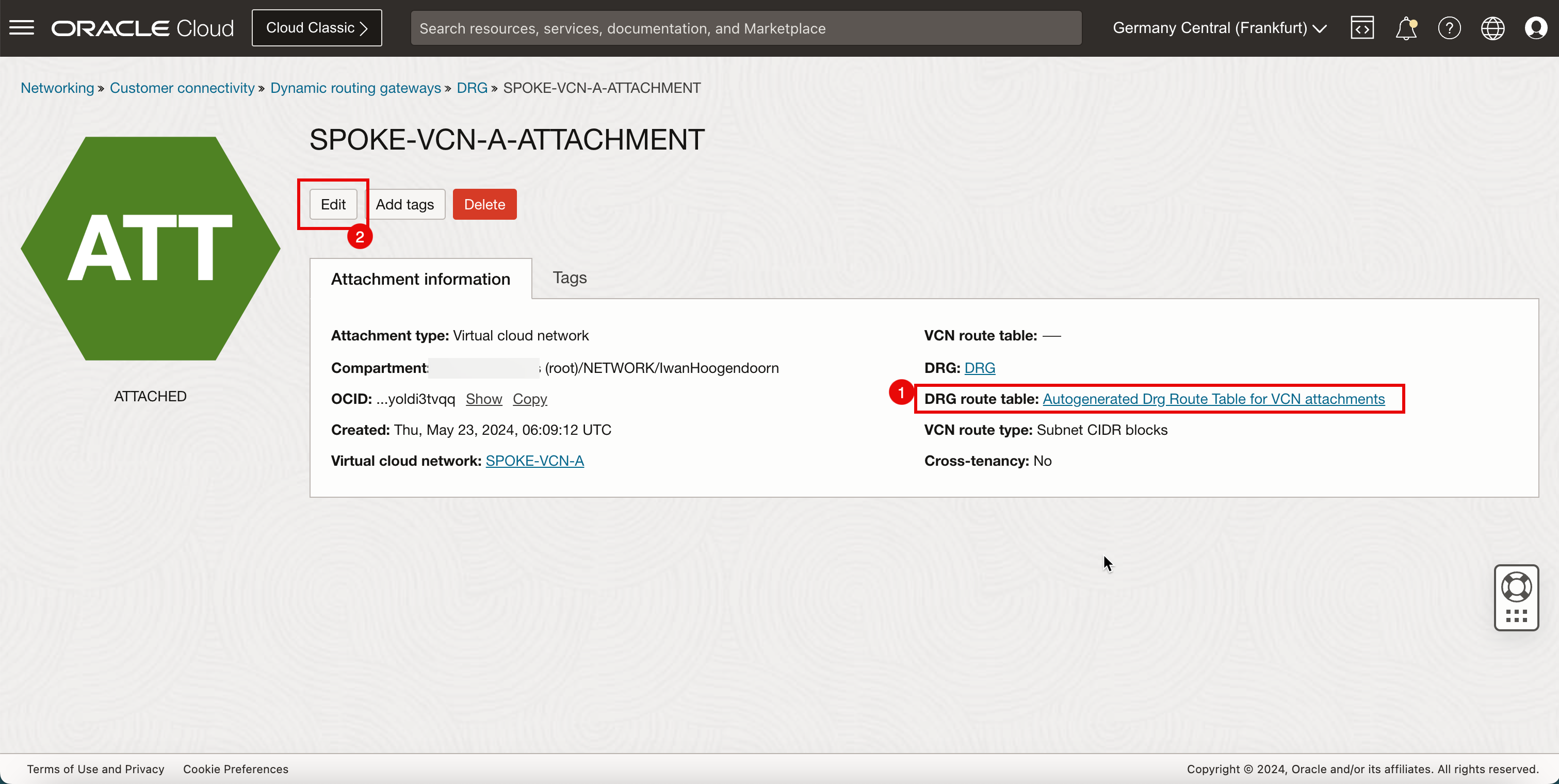

-

Gehen Sie zur DRG-Seite. Klicken Sie auf Networking, Dynamisches Routinggateway, und wählen Sie das zuvor erstellte DRG aus.

- Klicken Sie auf VCN-Anhänge.

- Klicken Sie auf den VCN-Anhang für Spoke A.

- Beachten Sie, dass dem VCN-Anhang für Spoke A die automatisch generierte DRG-Tabelle zugeordnet ist. Wir müssen das ändern.

- Klicken Sie auf Bearbeiten.

-

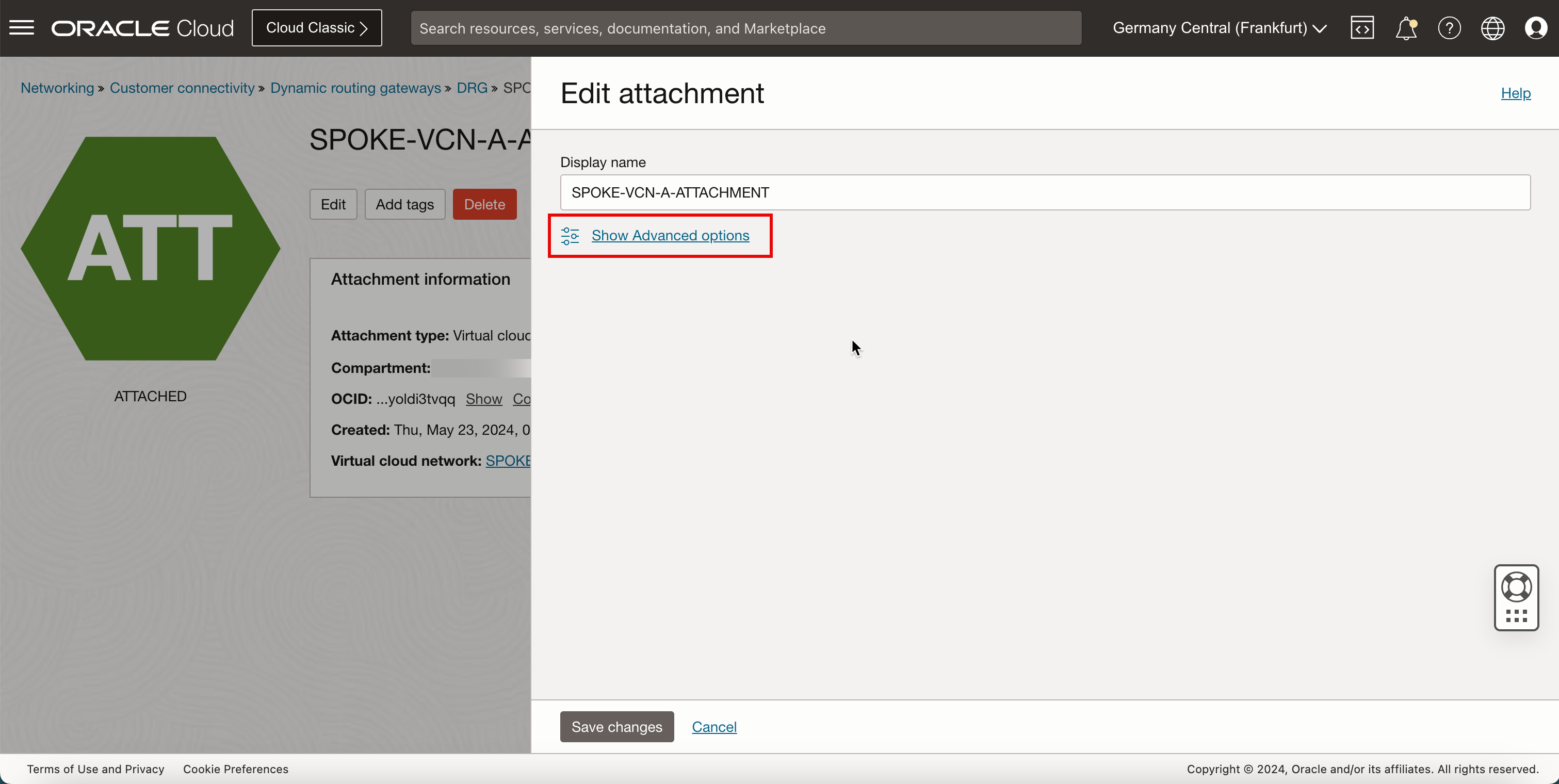

Klicken Sie auf Erweiterte Optionen anzeigen.

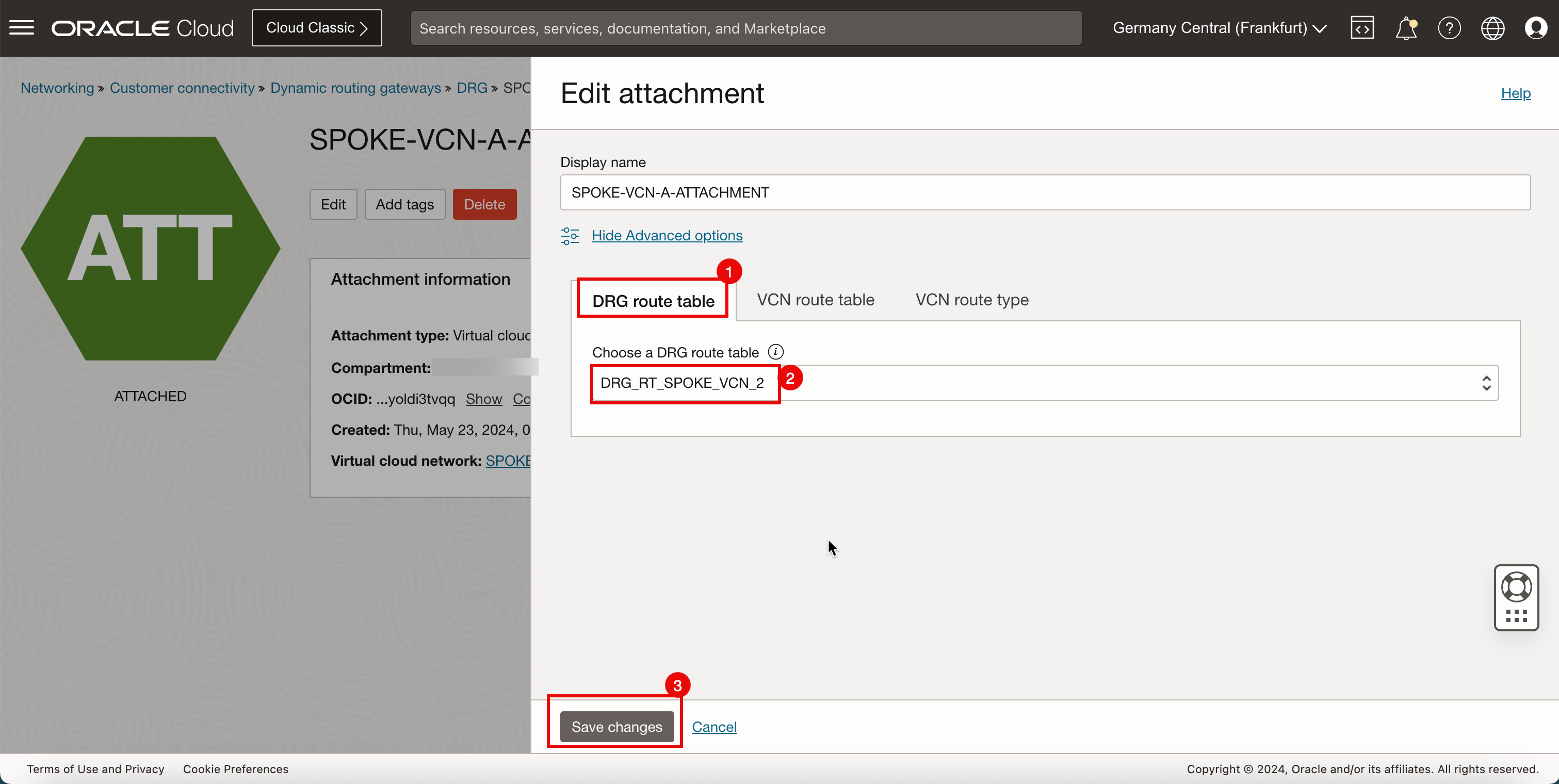

- Wählen Sie die DRG-Routentabelle aus.

- Wählen Sie die zuvor erstellte DRG-Routentabelle aus:

DRG_RT_SPOKE_VCN_2. - Klicken Sie auf Änderungen speichern.

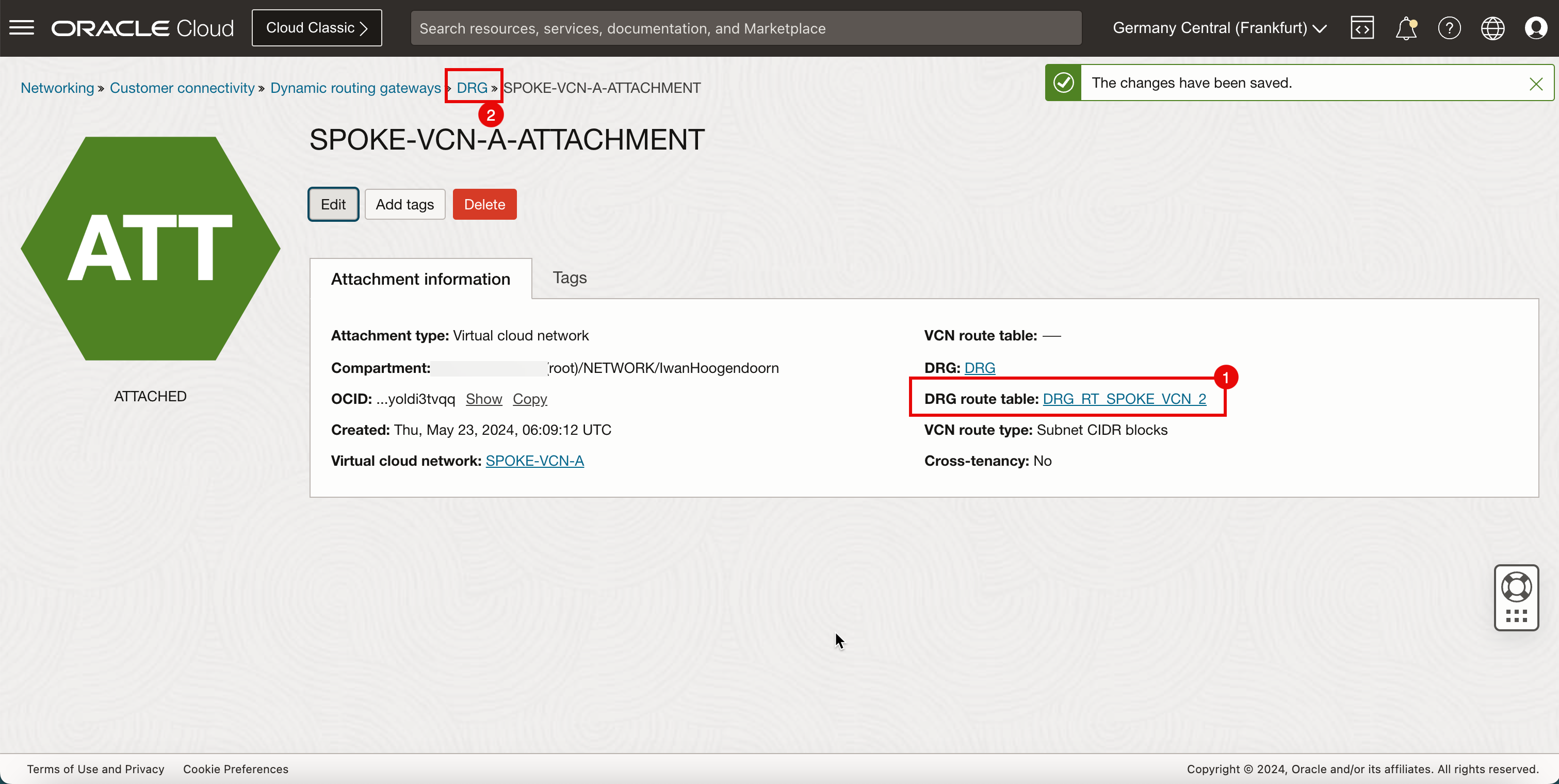

- Beachten Sie, dass eine neue DRG-Routentabelle für den Spoke-A-VCN-Anhang aktiv ist.

- Klicken Sie auf DRG, um zur DRG-Detailseite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

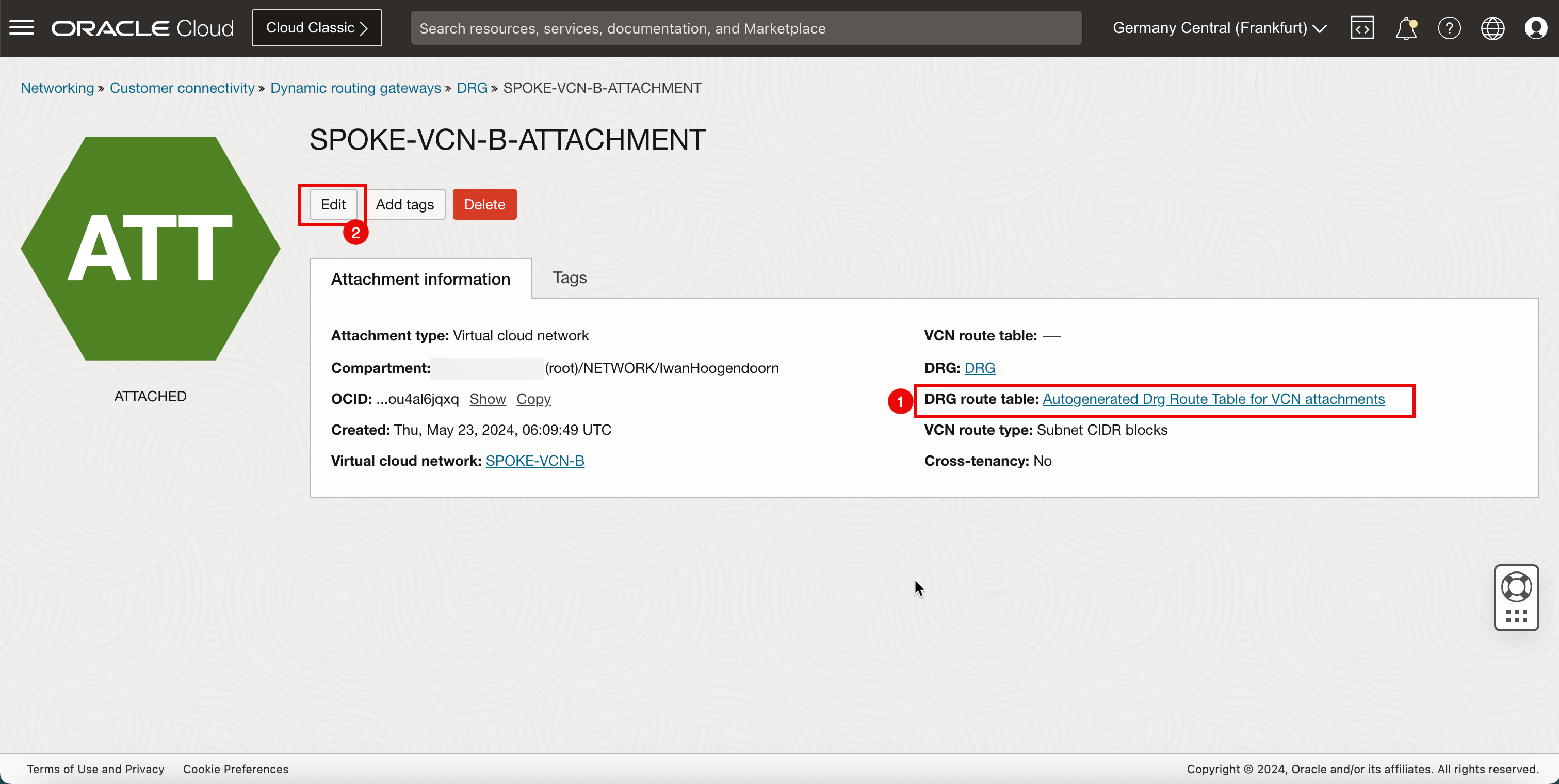

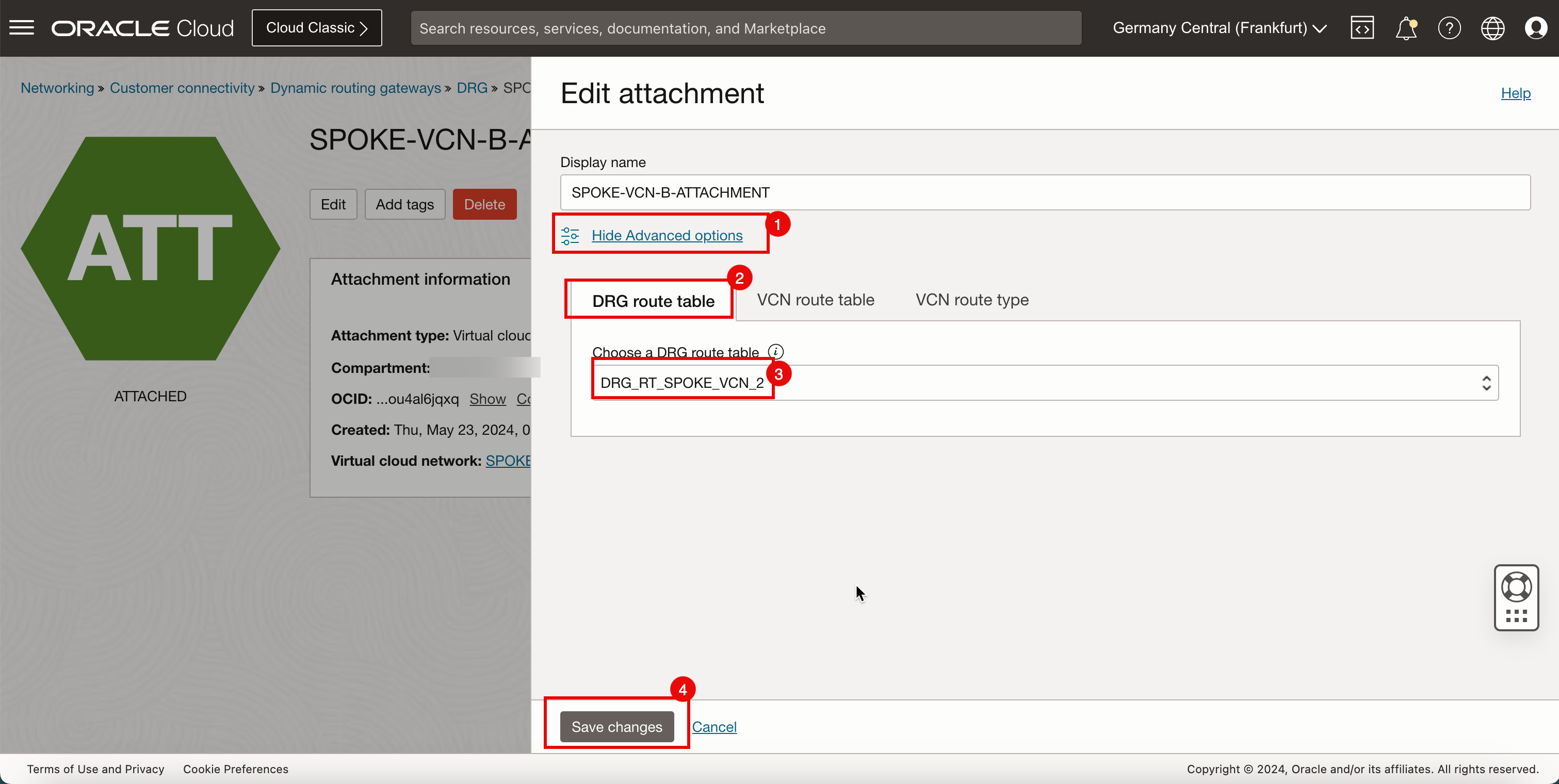

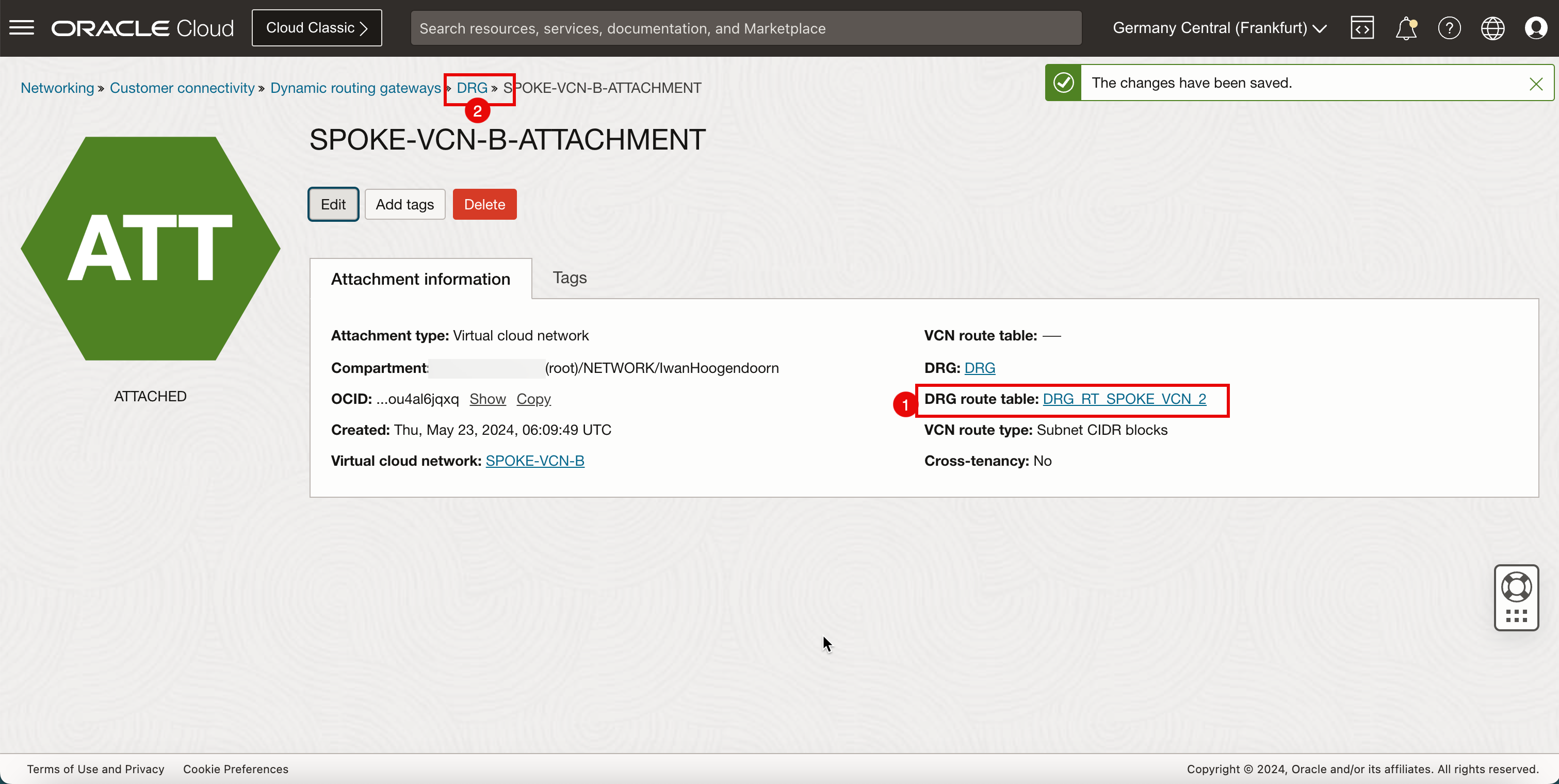

Klicken Sie auf den VCN-Anhang für Spoke B.

- Beachten Sie, dass dem VCN-Anhang für Spoke B die automatisch generierte DRG-Tabelle zugeordnet ist. Wir müssen das ändern.

- Klicken Sie auf Bearbeiten.

- Klicken Sie auf Erweiterte Optionen anzeigen.

- Wählen Sie die Registerkarte DRG-Routentabelle aus.

- Wählen Sie die zuvor erstellte DRG-Routentabelle (

DRG_RT_SPOKE_VCN_2) aus. - Klicken Sie auf Änderungen speichern.

- Beachten Sie, dass eine neue DRG-Routentabelle für den Spoke-B-VCN-Anhang aktiv ist.

- Klicken Sie auf DRG, um zur DRG-Detailseite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

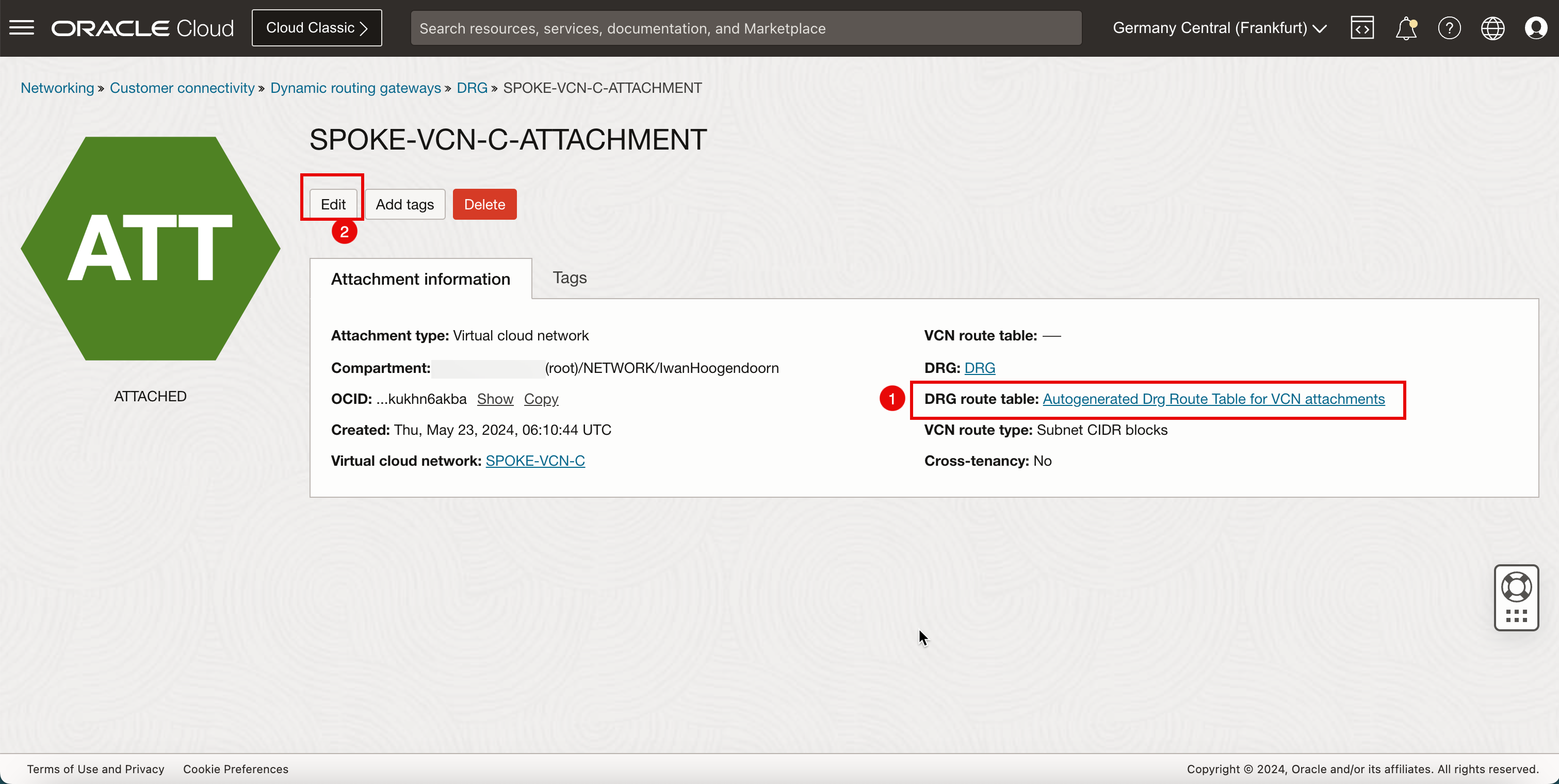

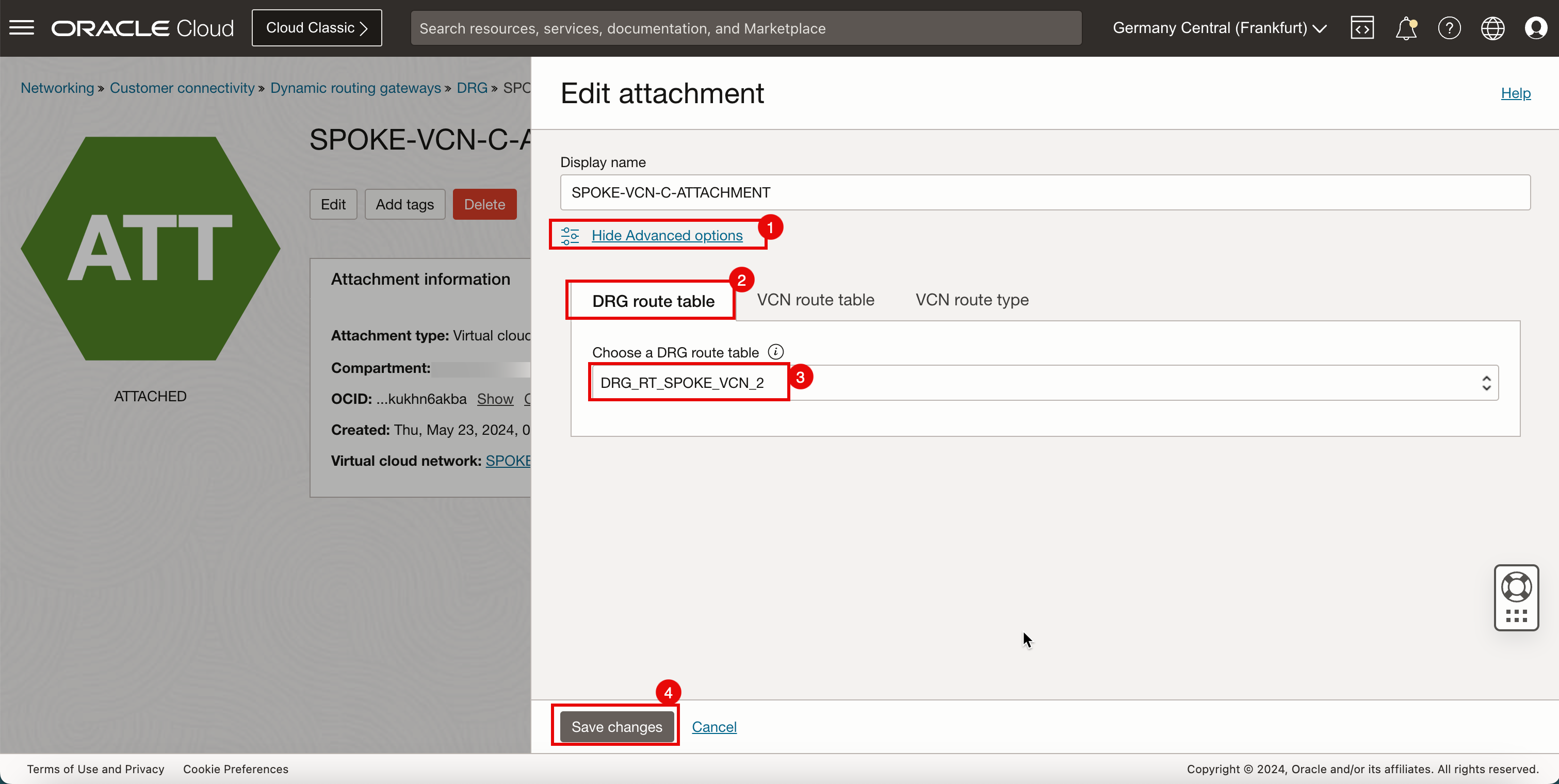

Klicken Sie auf den VCN-Anhang für Spoke C.

- Beachten Sie, dass dem VCN-Anhang für Spoke C die automatisch generierte DRG-Tabelle zugeordnet ist. Wir müssen das ändern.

- Klicken Sie auf Bearbeiten.

- Klicken Sie auf Erweiterte Optionen anzeigen.

- Wählen Sie die Registerkarte DRG-Routentabelle aus.

- Wählen Sie die zuvor erstellte DRG-Routentabelle (

DRG_RT_SPOKE_VCN_2) aus. - Klicken Sie auf Änderungen speichern.

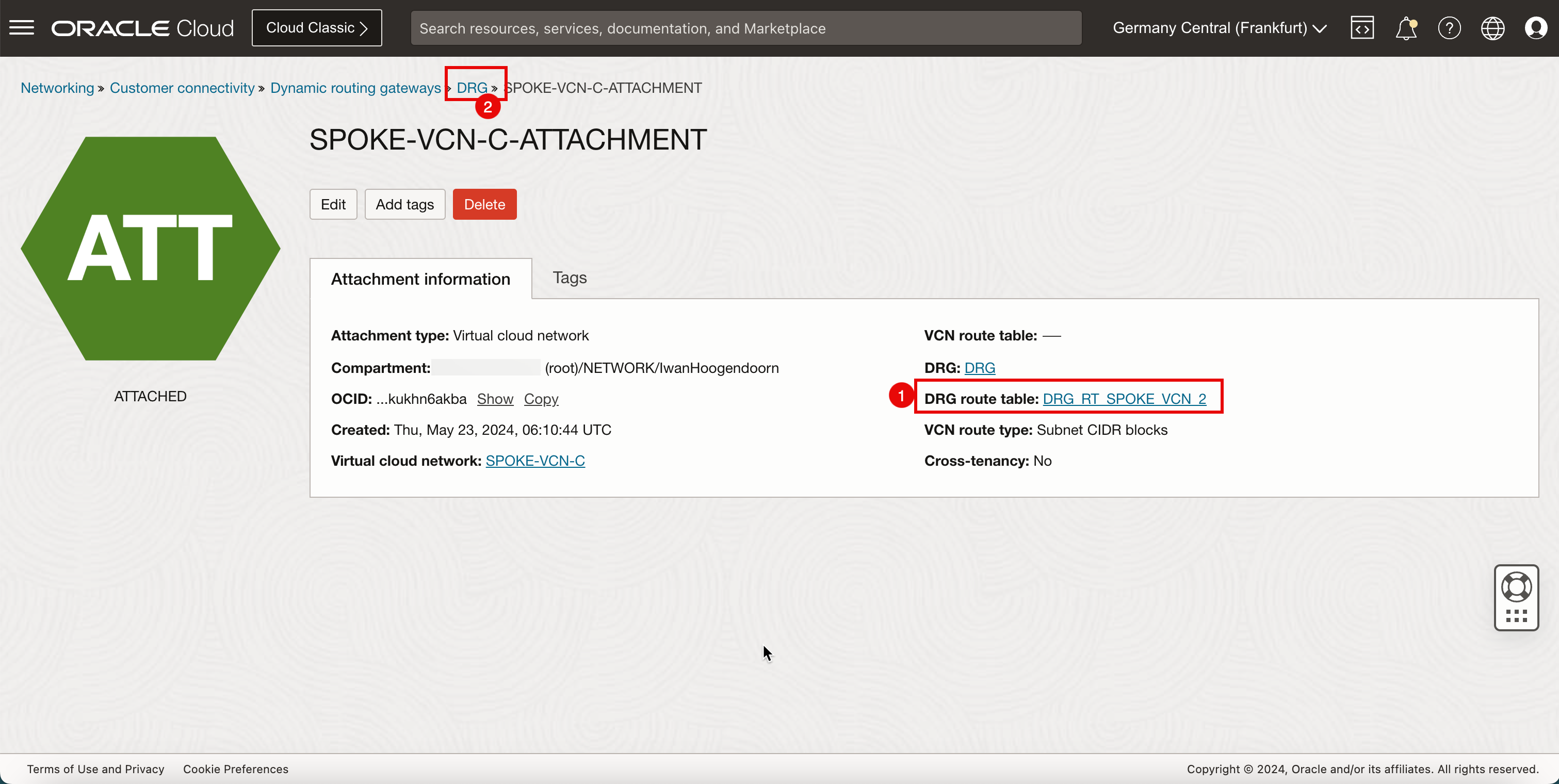

- Beachten Sie, dass im Spoke-VCN-C-Anhang eine neue DRG-Routentabelle aktiv ist.

- Klicken Sie auf DRG, um zur DRG-Detailseite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

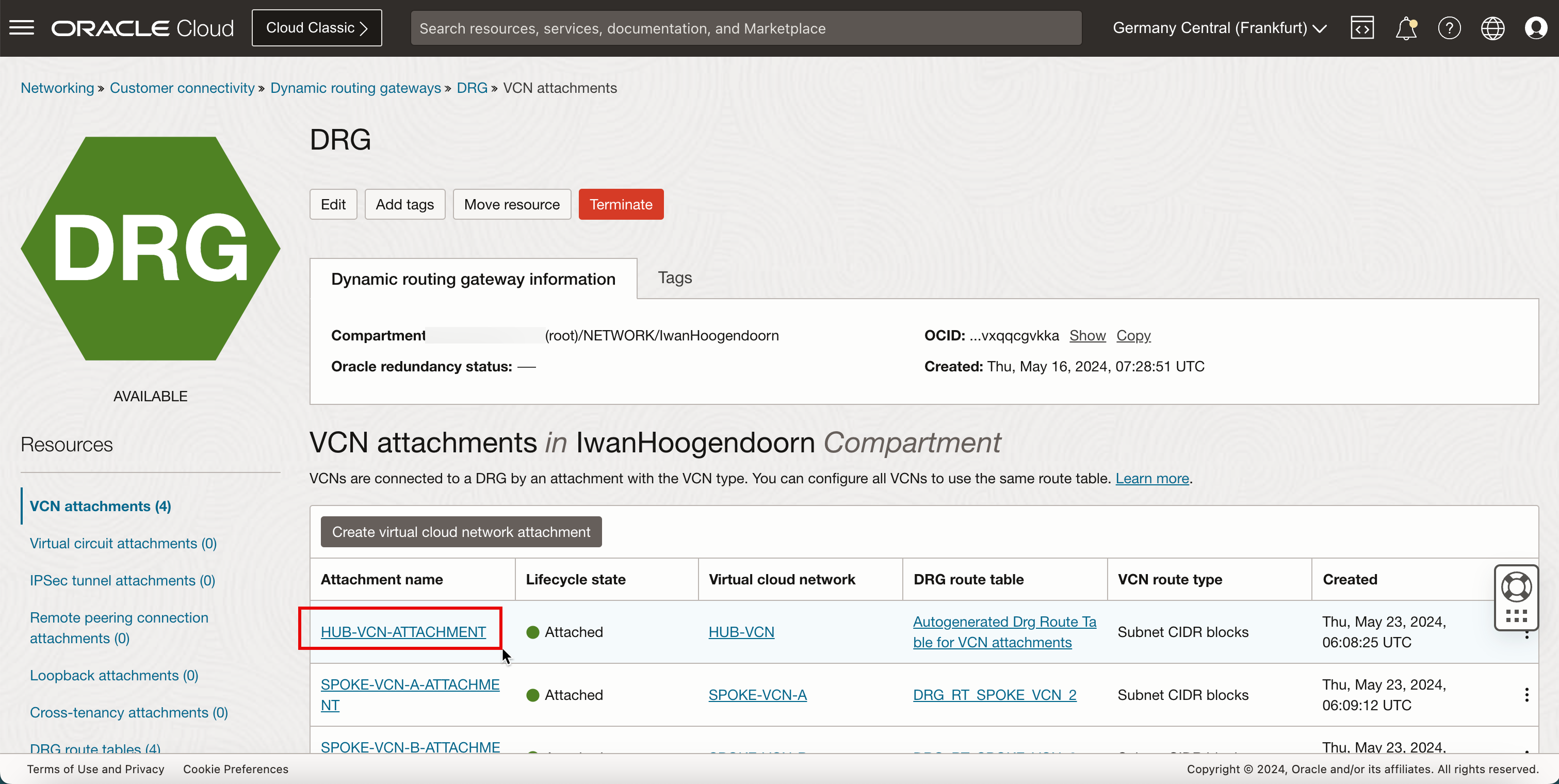

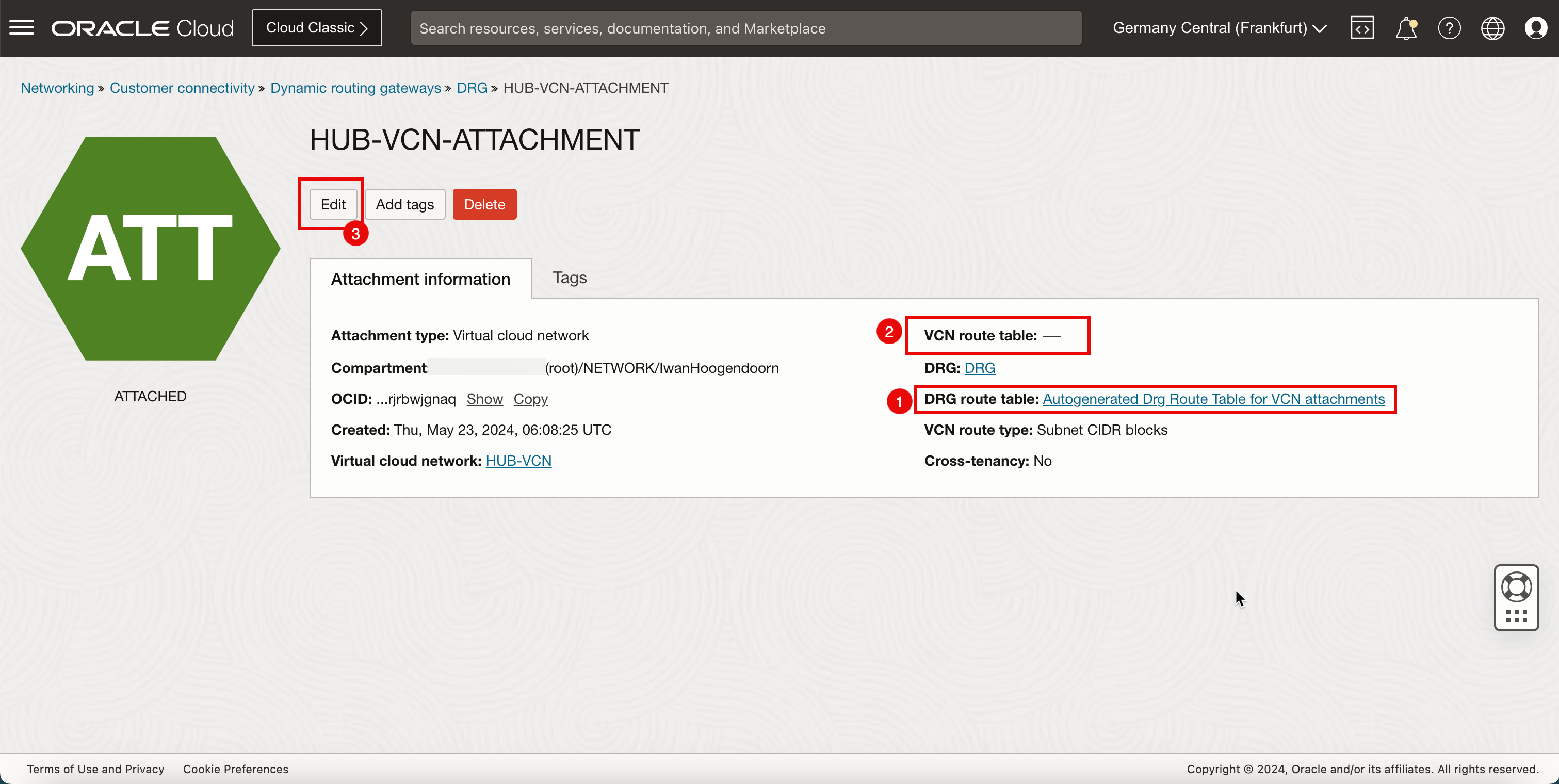

DRG-Routingtabellen an den Hub-VCN-Anhang anhängen

Die DRG-Routentabelle ()DRG_RT_HUB_VCN_3) wird an den Hub-VCN-Anhang angehängt. Außerdem wird die VCN-Routentabelle (VCN_HUB_RT_DRG_TRANSIT) an den Hub-VCN-Anhang angehängt.

Routinginformationen: (DRG_RT_HUB_VCN_3) Mit diesem DRG-Routentabelle- und Routentabellenanhang wird sichergestellt, dass alle Netzwerke von den Sprechern im DRG bekannt und im DRG gelernt sind, damit das DRG weiß, welche Netzwerke in den Sprechern verfügbar sind, und somit weiß, wohin die Spoke-Netzwerke weitergeleitet werden sollen.

Routinginformationen: (VCN_HUB_RT_DRG_TRANSIT) Mit dieser VCN-Routentabelle und diesem Anhang der Routentabelle wird sichergestellt, dass der gesamte Traffic an die Firewall im Hub weitergeleitet wird.

-

Gehen Sie zur DRG-Seite. Klicken Sie auf Networking, Dynamisches Routinggateway, und wählen Sie das zuvor erstellte DRG aus.

- Klicken Sie auf VCN-Anhänge.

- Klicken Sie auf den VCN-Anhang für den Hub.

- Beachten Sie, dass dem VCN-Anhang für den Hub die automatisch generierte DRG-Tabelle zugeordnet ist. Wir müssen das ändern.

- Beachten Sie, dass dem VCN-Anhang für den Hub keine VCN-Tabelle zugeordnet ist. Das müssen wir hinzufügen.

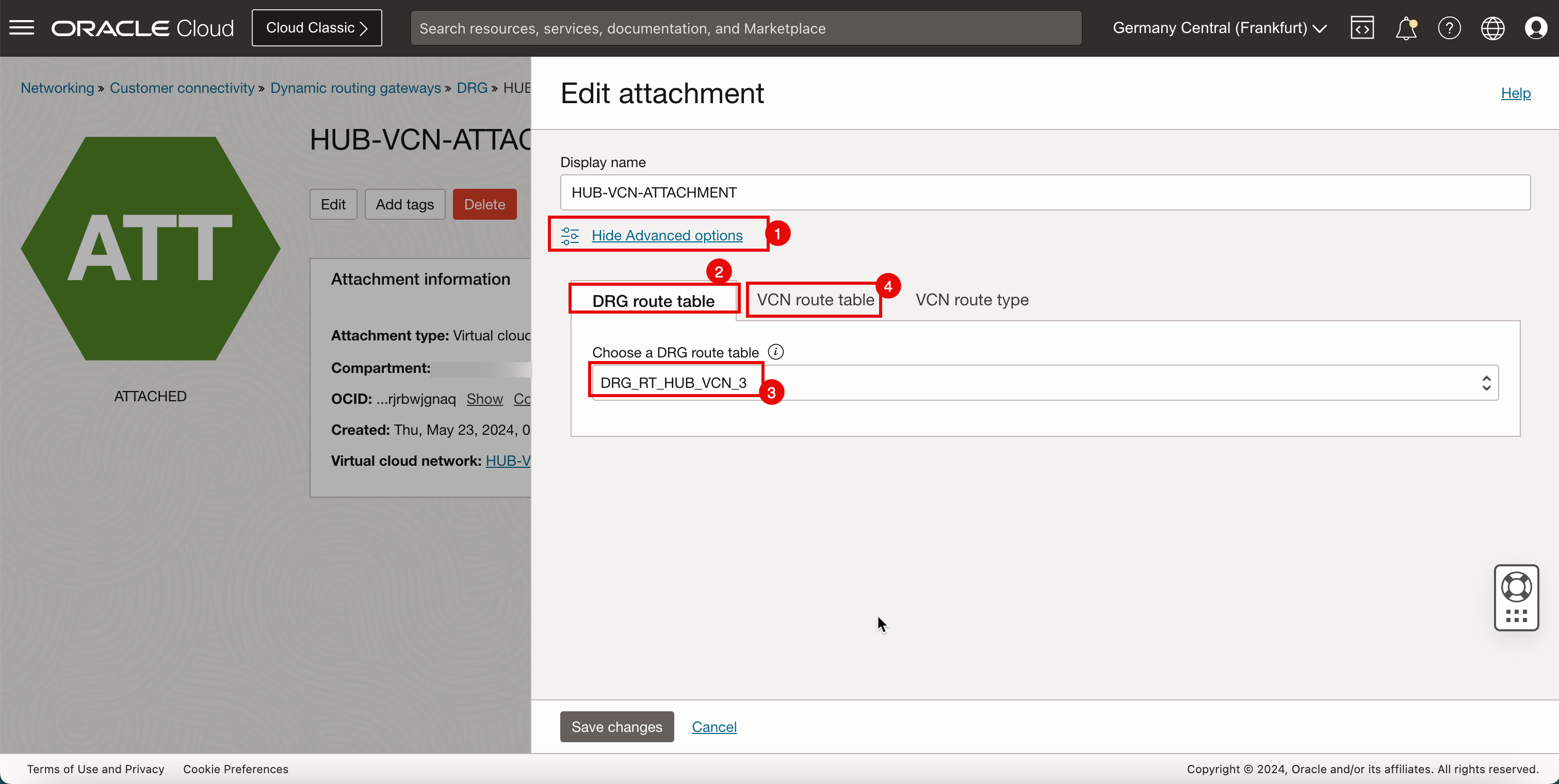

- Klicken Sie auf Bearbeiten.

- Klicken Sie auf Erweiterte Optionen anzeigen.

- Wählen Sie die Registerkarte DRG-Routentabelle aus.

- Wählen Sie die zuvor erstellte DRG-Routentabelle (

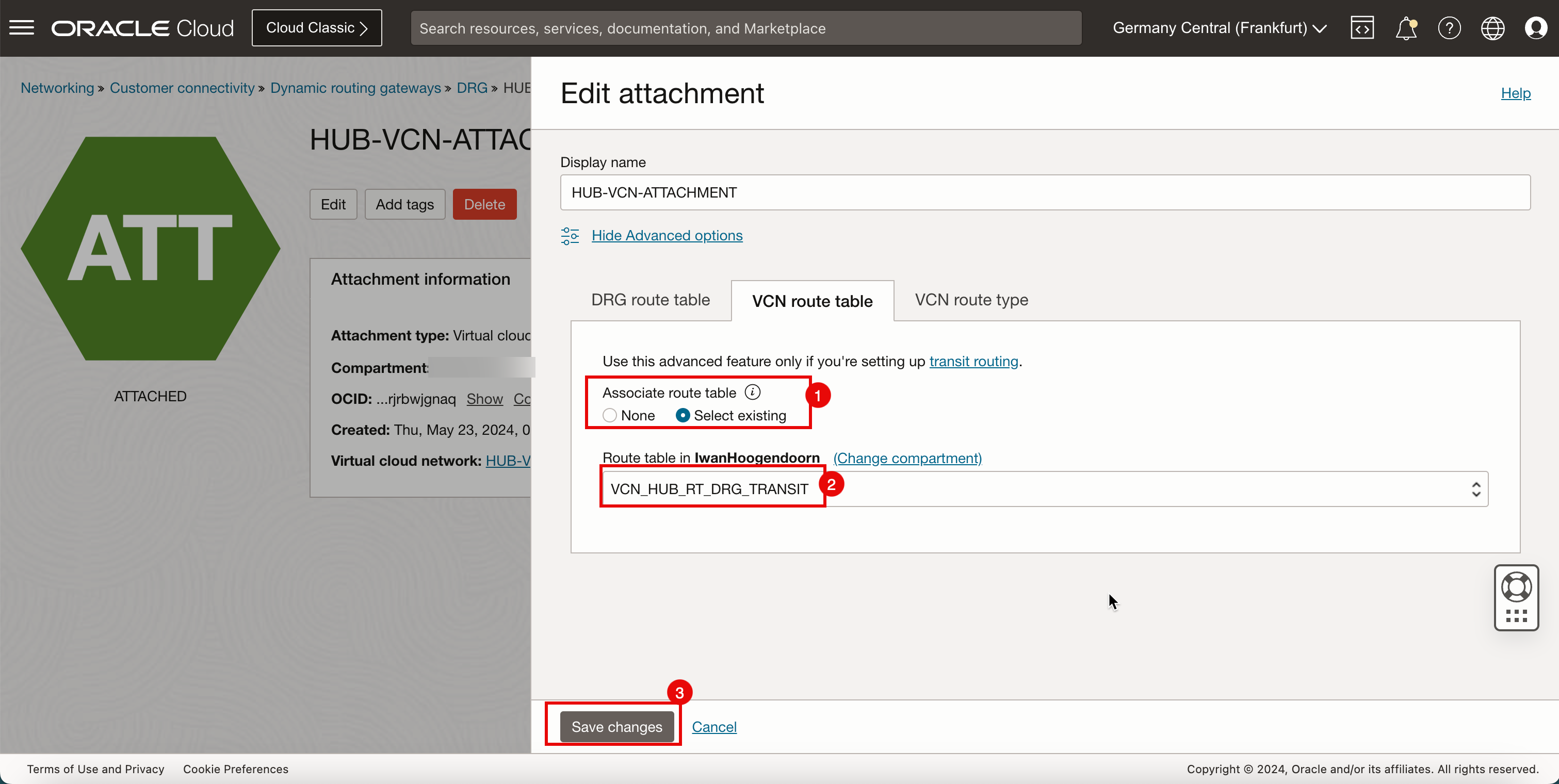

DRG_RT_HUB_VCN_3) aus. - Klicken Sie auf die Registerkarte VCN-Routentabelle.

- Wählen Sie Vorhandene auswählen aus, um eine vorhandene VCN-Routentabelle auszuwählen.

- Wählen Sie die zuvor erstellte VCN-Routentabelle (

VCN_HUB_RT_DRG_TRANSIT) aus. - Klicken Sie auf Änderungen speichern.

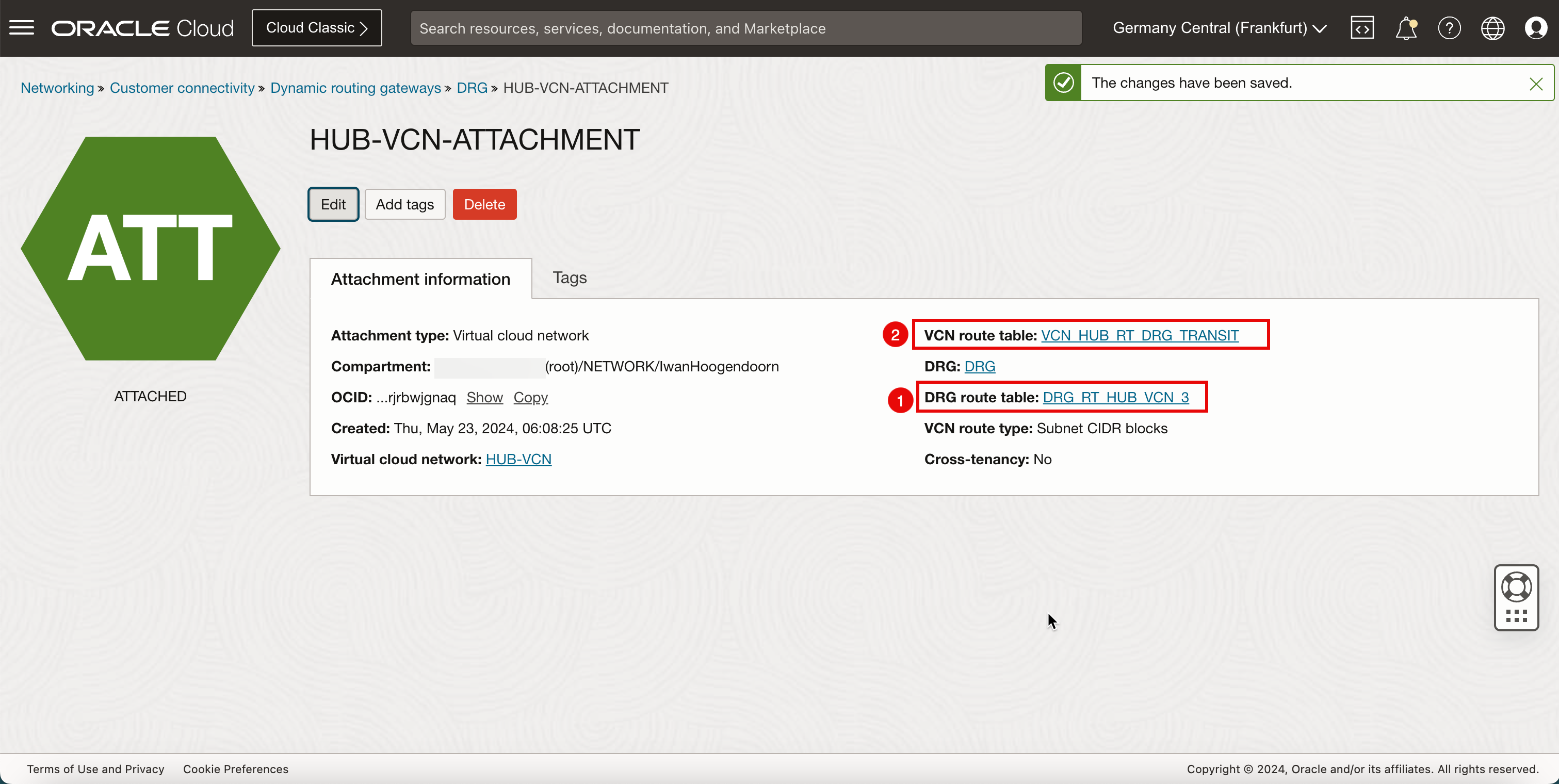

- Beachten Sie, dass eine neue DRG-Routentabelle auf dem Hub-VCN-Anhang aktiv ist.

- Beachten Sie, dass im Hub-VCN-Anhang eine neue VCN-Routentabelle aktiv ist.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

Hängen Sie die VCN-Routentabellen an:

Jetzt werden die VCN-Routentabellen angehängt, obwohl wir dies bereits für eine der VCN-Routentabellen in der vorherigen Aufgabe ausgeführt haben.

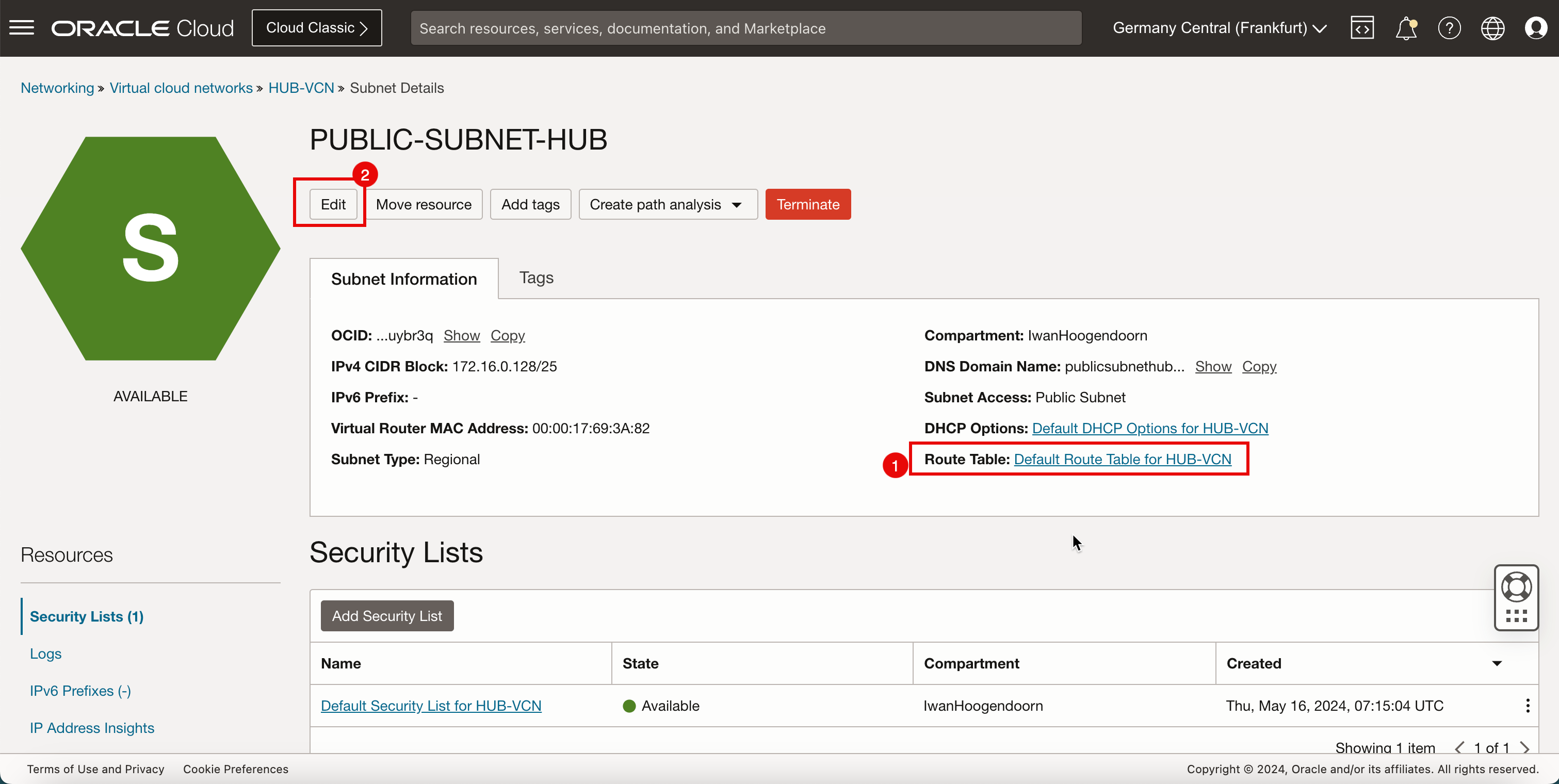

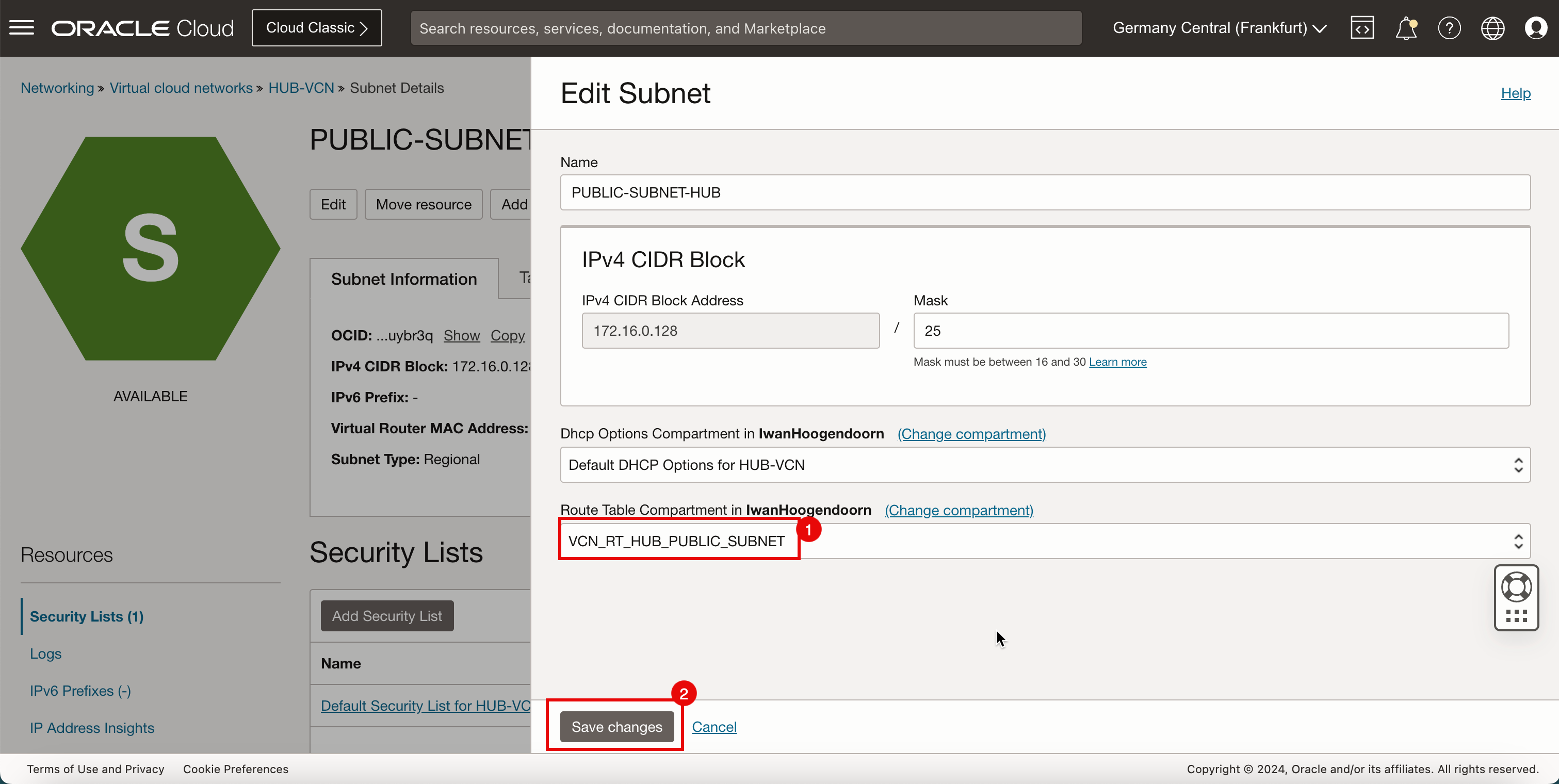

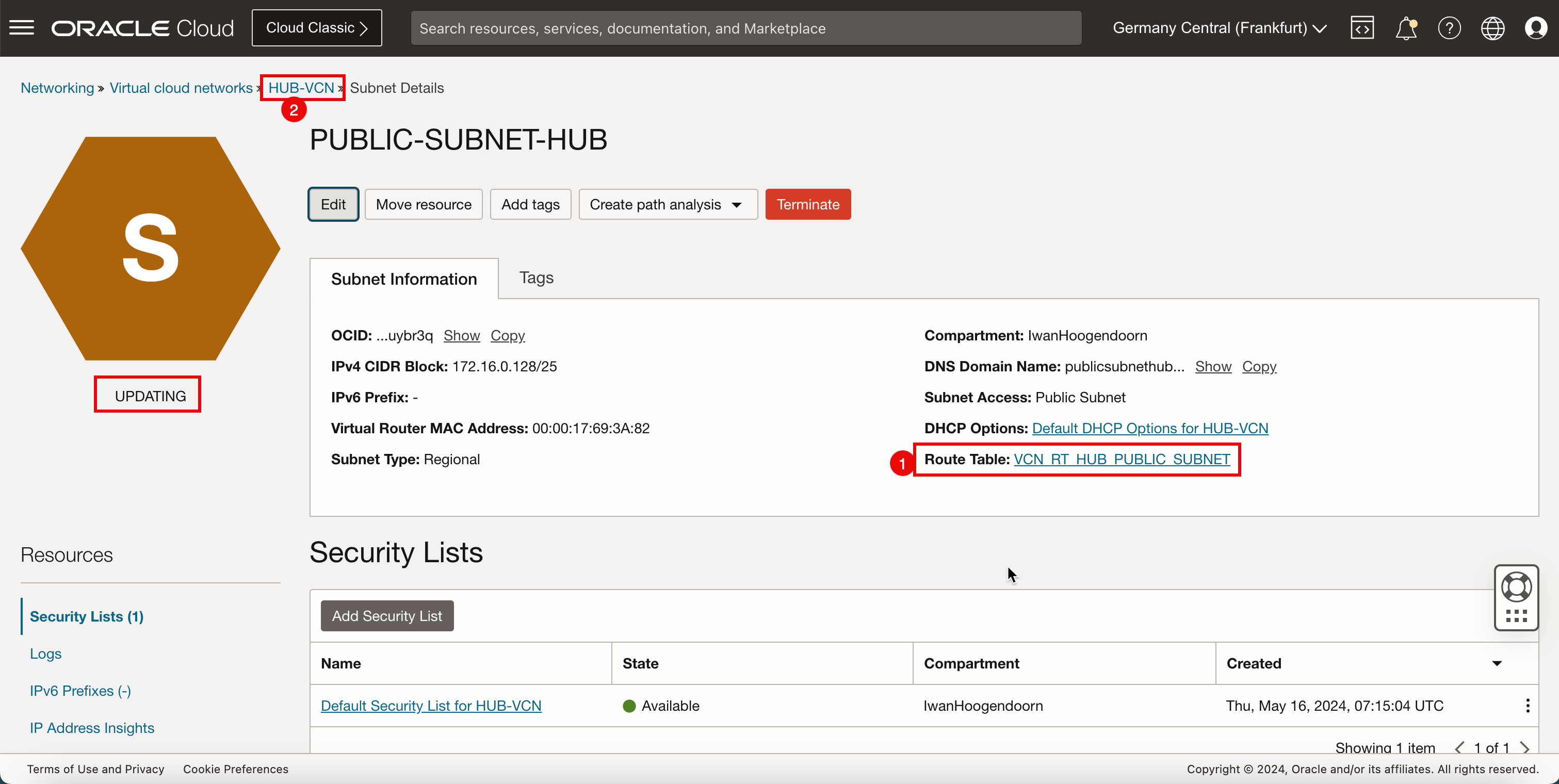

VCN-Routingtabellen an das öffentliche Subnetz des Hub-VCN anhängen

Hängen Sie die VCN-Routentabelle (VCN_RT_HUB_PUBLIC_SUBNET) an das öffentliche Subnetz im Hub-VCN an.

Routinginformationen: (VCN_RT_HUB_PUBLIC_SUBNET) Diese VCN-Routentabelle leitet Traffic, der für die Speichen bestimmt ist, an die Firewall weiter. Datenverkehr, der zum Internet bestimmt ist (alle Datenverkehr mit Ausnahme von Spoke-Netzwerken), wird ebenfalls über diese Routentabelle an das Internetgateway weitergeleitet.

-

Gehen Sie zur OCI-Konsole.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Networking.

- Klicken Sie auf Virtuelle Cloud-Netzwerke.

-

Klicken Sie auf das Hub-VCN.

- Klicken Sie auf Subnetze.

- Klicken Sie auf Public hub Subnet.

- Beachten Sie, dass dem öffentlichen Hubsubnetz die Standard-VCN-Tabelle zugeordnet ist. Wir müssen das ändern.

- Klicken Sie auf Bearbeiten.

- Wählen Sie die zuvor erstellte VCN-Routentabelle (

VCN_RT_HUB_PUBLIC_SUBNET) aus. - Klicken Sie auf Änderungen speichern.

- Beachten Sie, dass eine neue VCN-Routentabelle im öffentlichen Hubsubnetz aktiv ist.

- Klicken Sie auf Hub-VCN, um zur Seite mit den Hub-VCN-Details zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

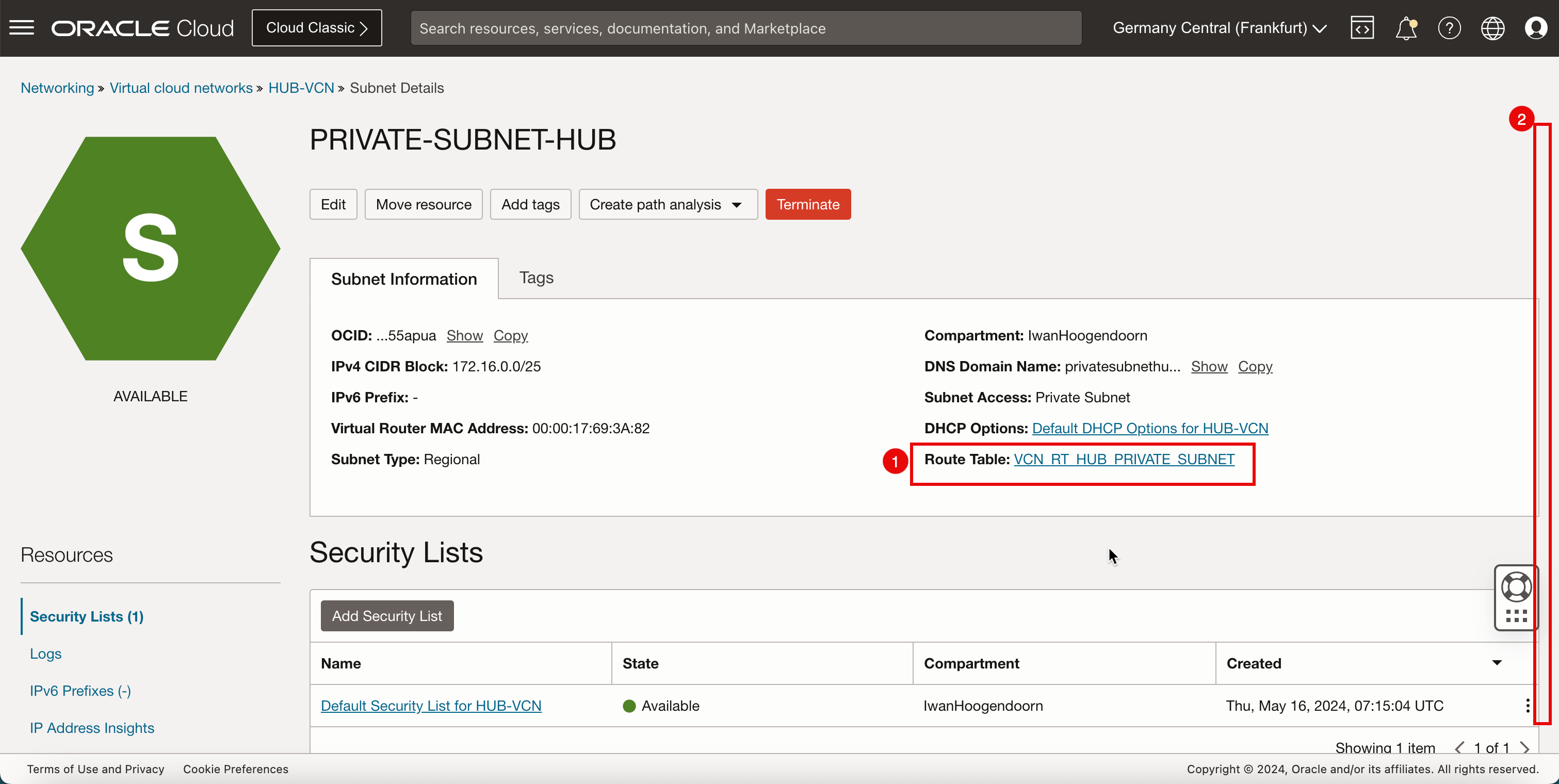

VCN-Routingtabellen an das private Subnetz des Hub-VCN anhängen

Als Nächstes hängen wir die VCN-Routentabelle (VCN_RT_HUB_PRIVATE_SUBNET) an das private Subnetz im Hub-VCN an.

Routinginformationen: (VCN_RT_HUB_PRIVATE_SUBNET) Diese VCN-Routentabelle leitet Traffic, der für die Speichen bestimmt ist, an die Firewall weiter. Datenverkehr, der zum Internet bestimmt ist (alle Datenverkehr mit Ausnahme von Spoke-Netzwerken) zum NAT-Gateway wird ebenfalls über diese Routentabelle weitergeleitet.

-

Gehen Sie zum Hub-VCN.

- Klicken Sie auf Private Hub Subnet.

- Beachten Sie, dass dem privaten Hubsubnetz bereits die VCN-Routentabelle zugeordnet ist. Wenn noch die Standard-VCN-Tabelle verknüpft ist, ändern Sie diese. Klicken Sie auf Bearbeiten, und ändern Sie diesen Wert in

VCN_RT_HUB_PRIVATE_SUBNET. - Bildlauf nach unten.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

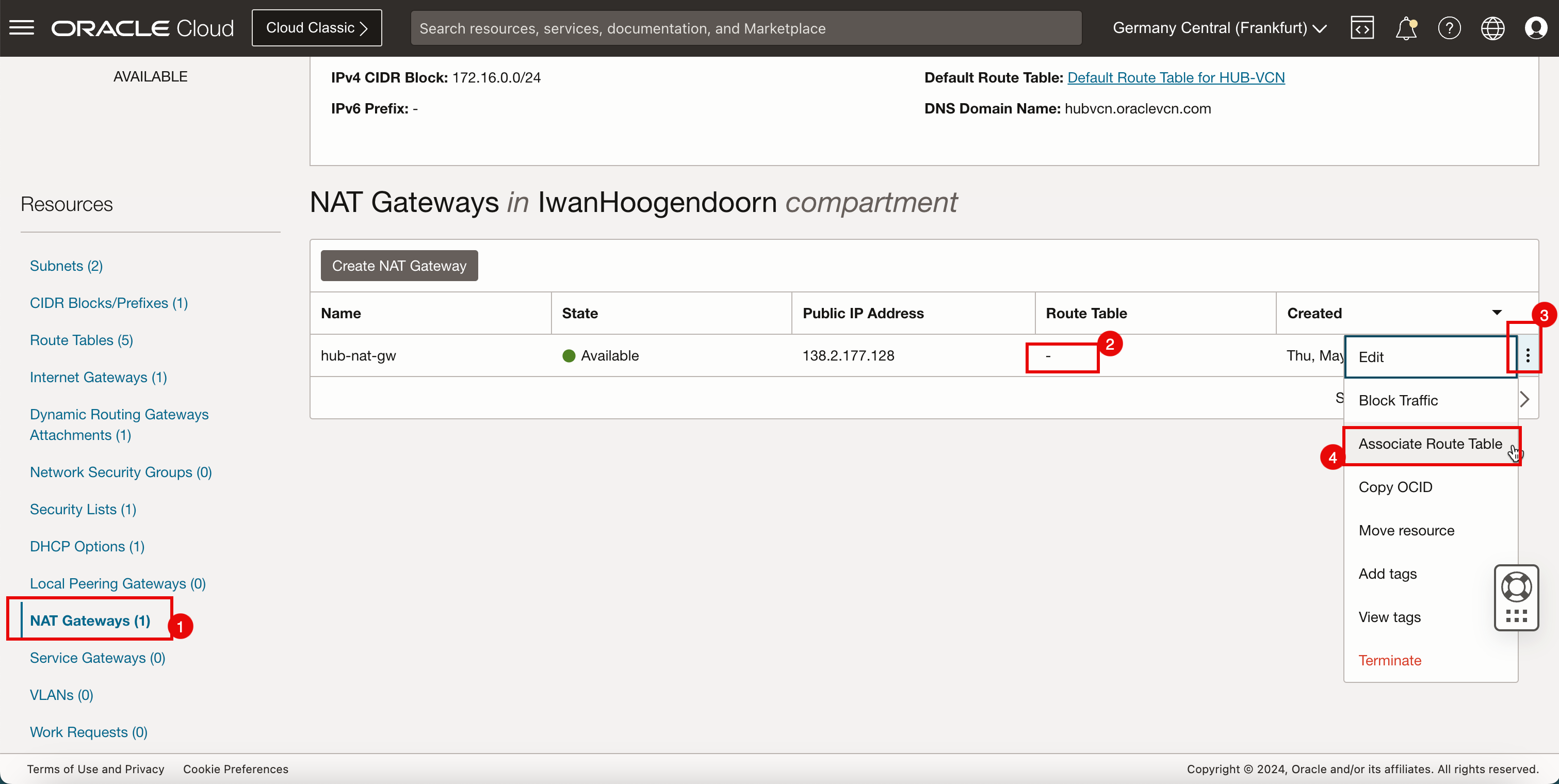

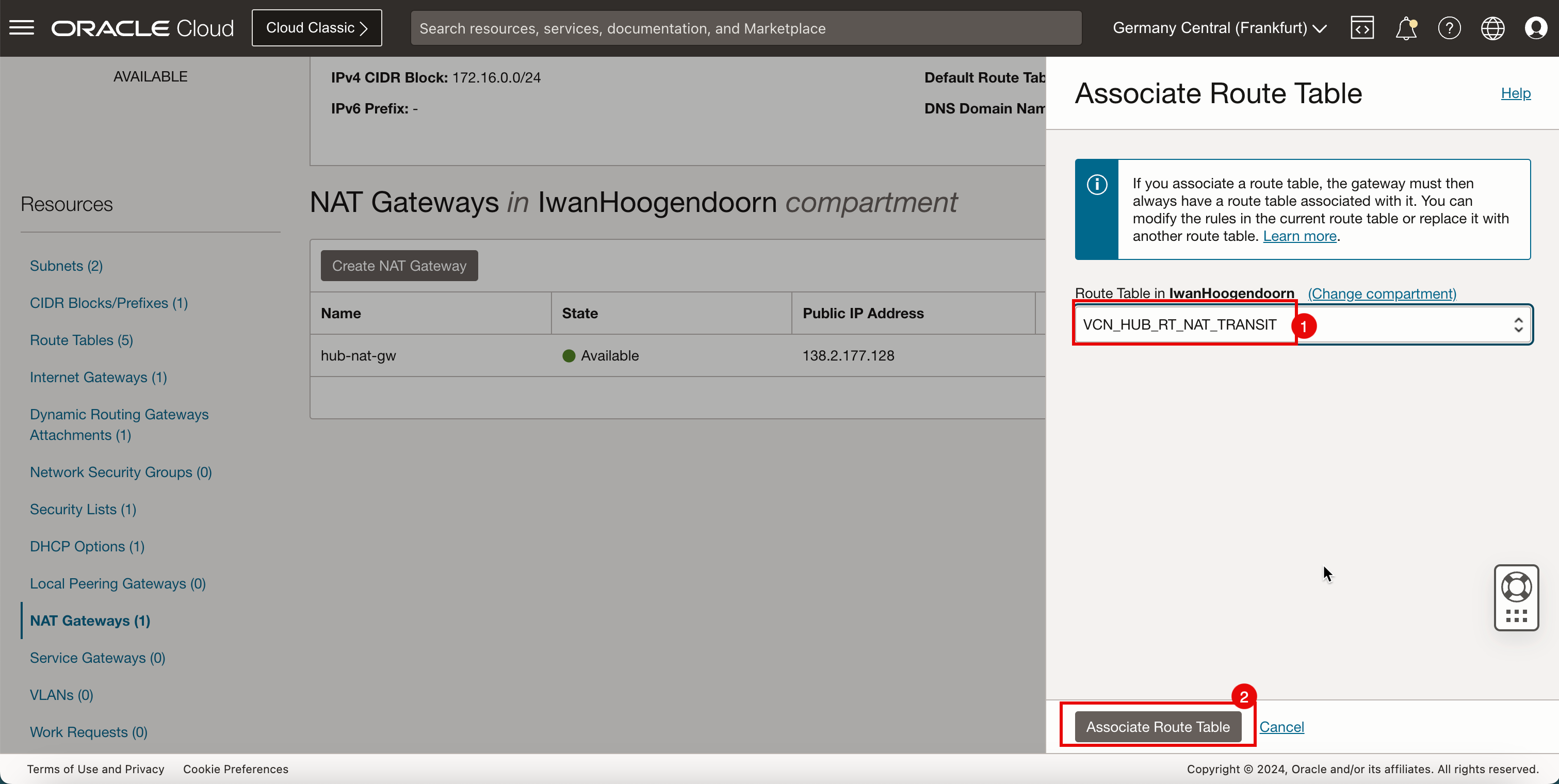

VCN-Routingtabellen an das Hub-VCN-NAT-Gateway anhängen

Hängen Sie die VCN-Routentabelle (VCN_HUB_RT_NAT_TRANSIT) an das NAT-Gateway im Hub-VCN an.

Routinginformationen: (VCN_HUB_RT_NAT_TRANSIT) Diese VCN-Routentabelle leitet Traffic, der für die Speichen bestimmt ist, an die Firewall weiter.

-

Gehen Sie zur OCI-Konsole.

- Klicken Sie auf NAT-Gateways.

- Beachten Sie, dass dem NAT-Gateway keine Routentabelle zugeordnet ist.

- Klicken Sie auf drei Punkte.

- Klicken Sie auf Routentabelle verknüpfen.

- Wählen Sie die zuvor erstellte VCN-Routentabelle (

VCN_HUB_RT_NAT_TRANSIT) aus. - Klicken Sie auf Routentabelle verknüpfen.

-

Beachten Sie, dass eine neue VCN-Routentabelle im Hub-NAT-Gateway aktiv ist.

-

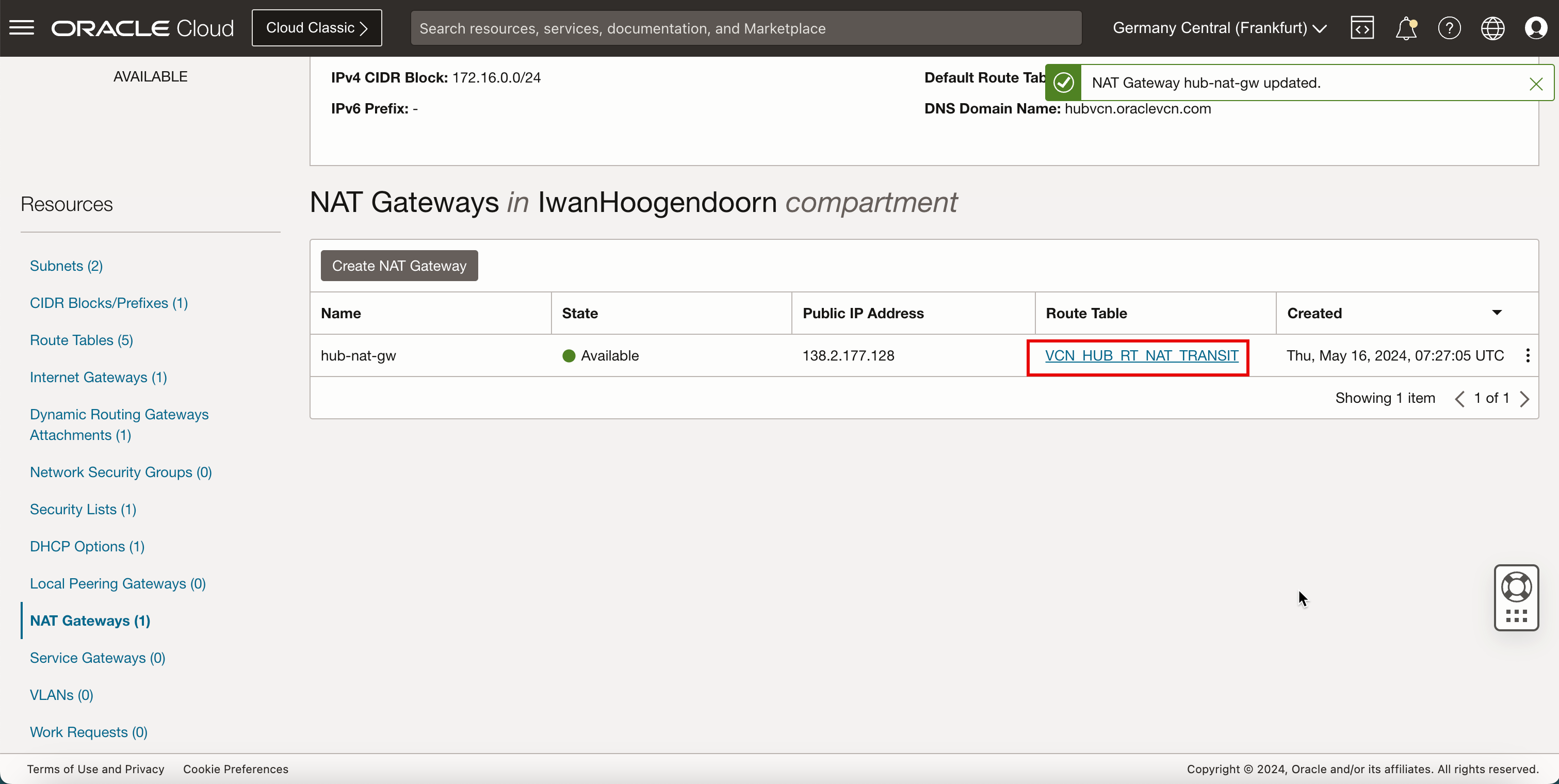

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

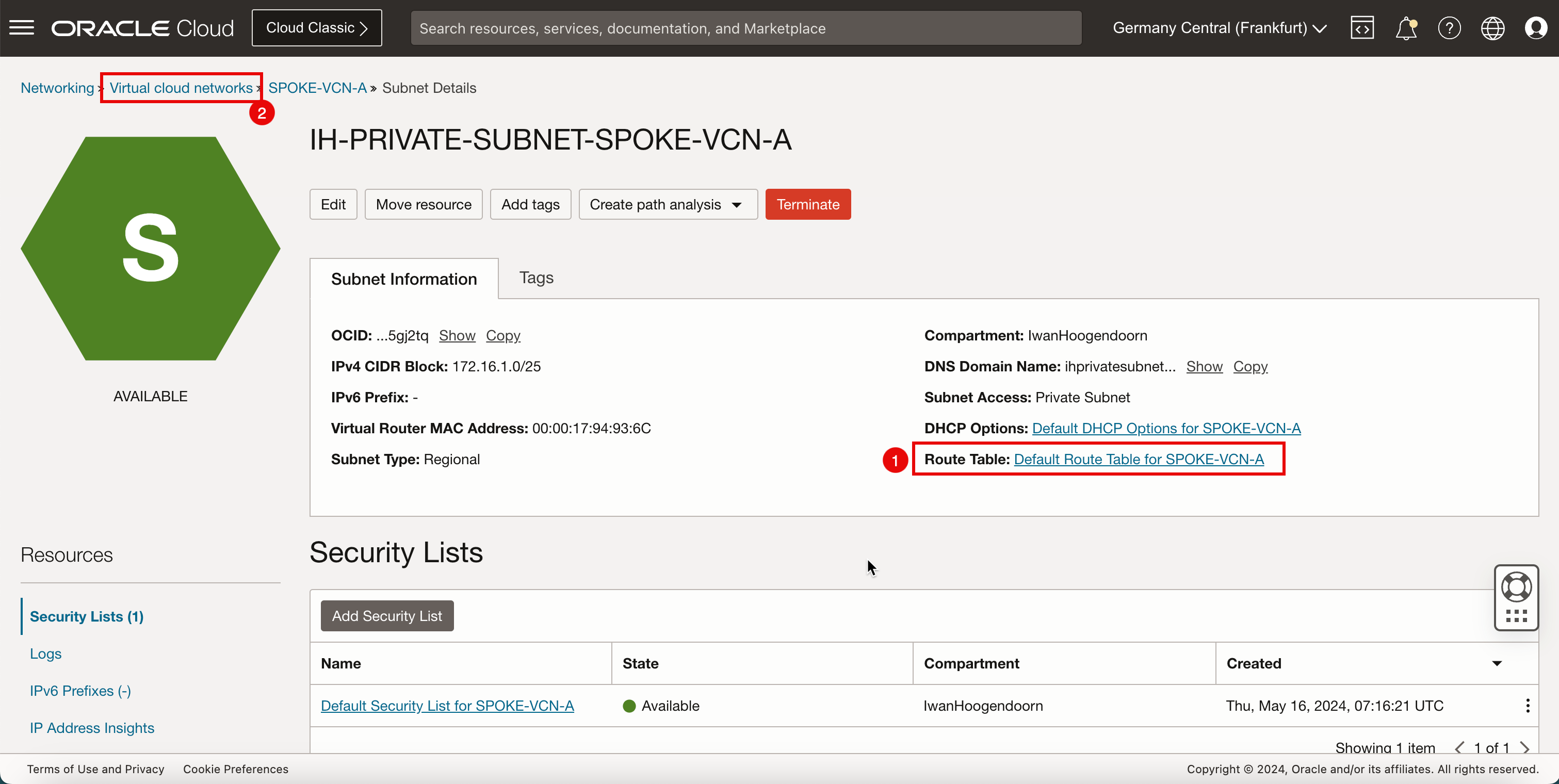

VCN-Routingtabellen an private Spoke-VCN-Subnetze anhängen

Die Standard-Spoke-VCN-Routingtabellen wurden bereits in einer der vorherigen Aufgaben konfiguriert. Die privaten Spoke-Subnetze (A, B und C) verwenden automatisch die Standard-VCN-Routentabelle, und diese muss nicht geändert werden. Wir können einen schnellen Check durchführen.

Navigieren Sie zur OCI-Konsole, und navigieren Sie zu Networking und Virtuelle Cloud-Netzwerke.

-

Klicken Sie auf Spoke-VCN A.

-

Klicken Sie auf spoke A Private Subnet.

- Beachten Sie, dass die Standardroutentabelle für Spoke-VCN A verwendet wird.

- Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

-

Klicken Sie auf Spoke-VCN B.

-

Klicken Sie auf spoke B Private Subnet.

- Beachten Sie, dass die Standardroutentabelle für Spoke-VCN B verwendet wird.

- Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

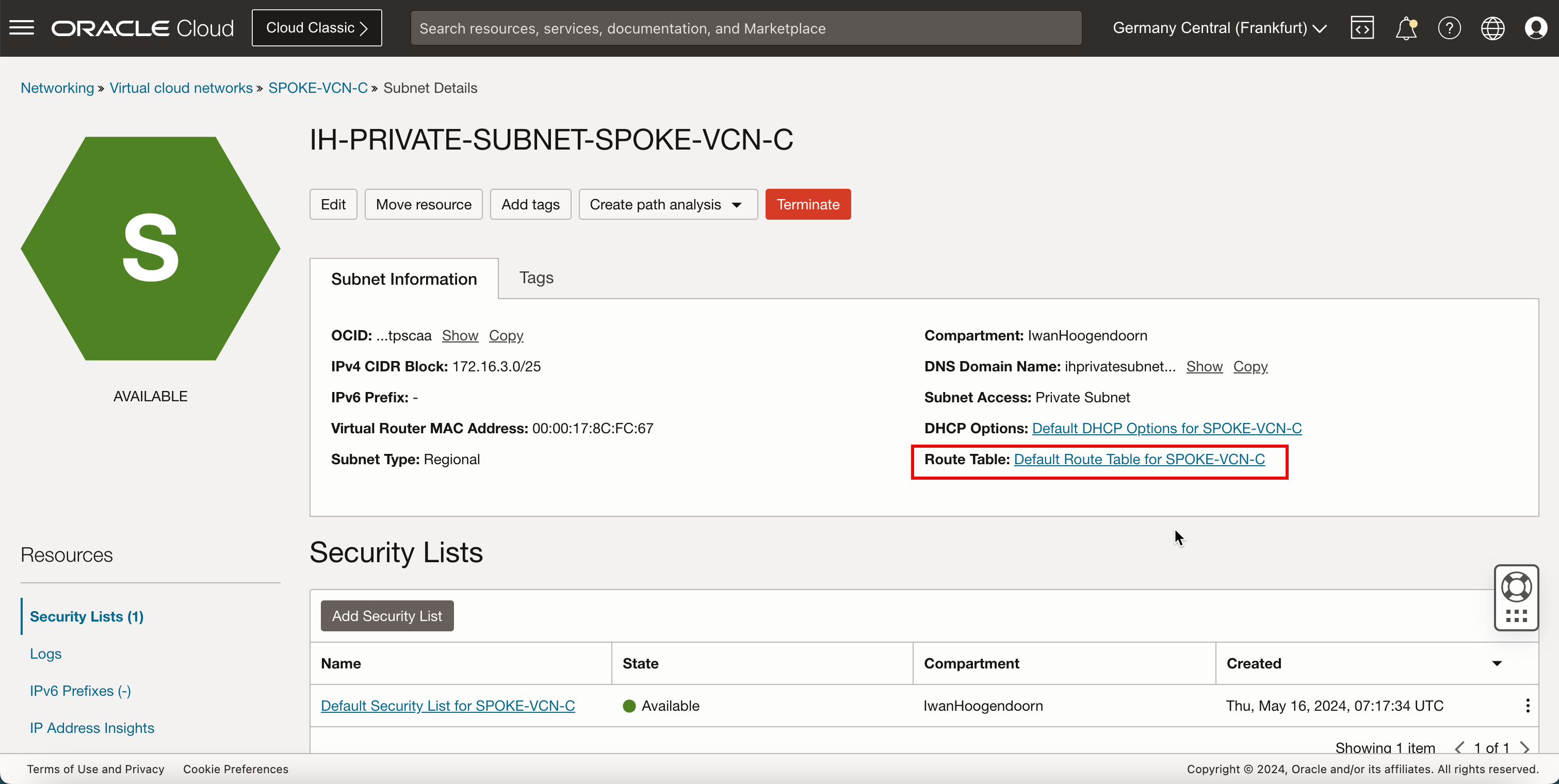

-

Klicken Sie auf Spoke-VCN C.

-

Klicken Sie auf spoke C Private Subnet.

-

Beachten Sie, dass die Standardroutentabelle für Spoke-VCN C verwendet wird.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

Aufgabe 8: Konnektivität prüfen

Das Routing ist für die vollständige Umgebung konfiguriert. Jetzt können wir testen, ob Routing funktioniert.

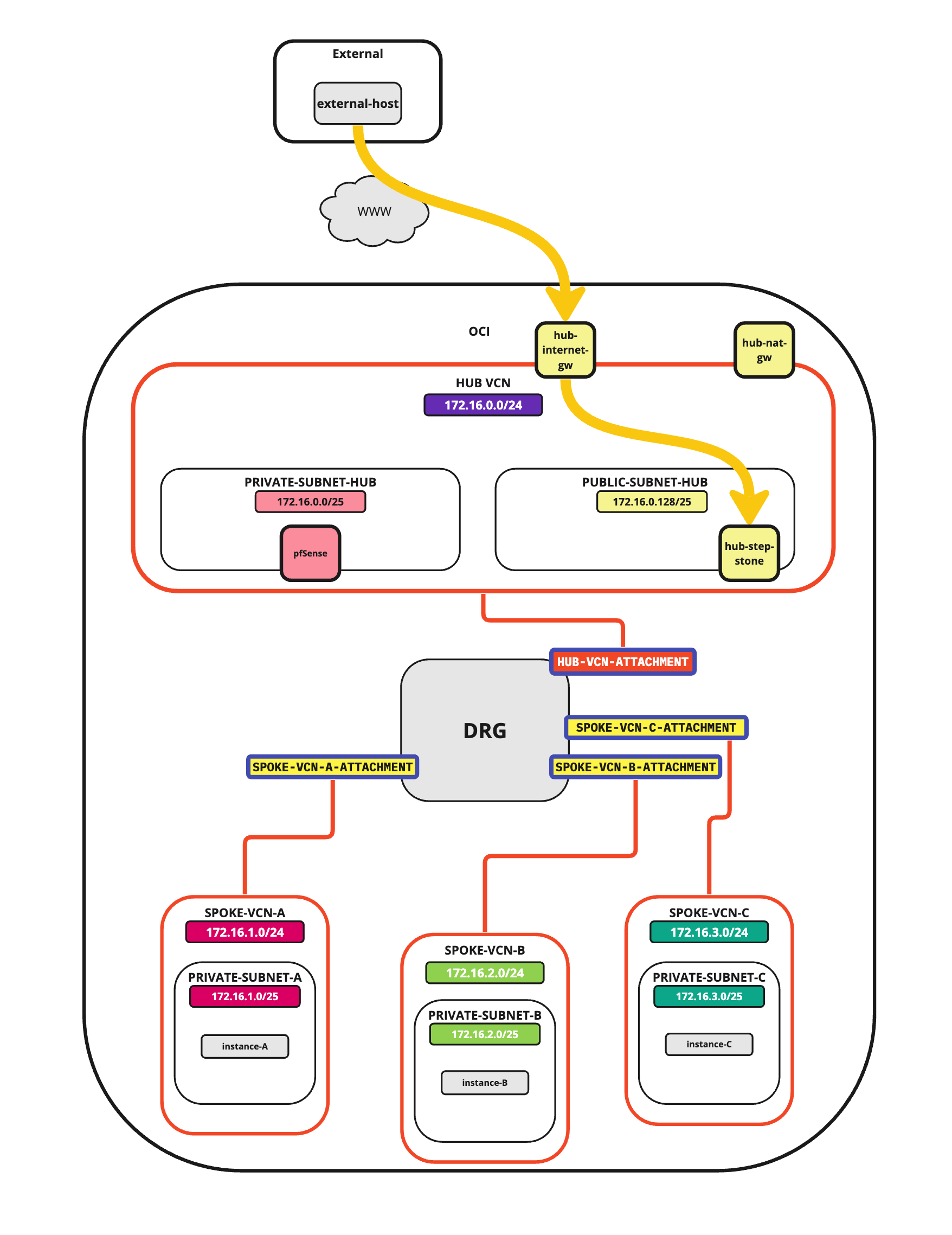

Aufgabe 8.1: Verbindung zur Spoke Step Stone-Instanz mit RDP herstellen

Wir stellen über das Internet eine Verbindung zum Windows-Schrittwerk her. Der Traffic wird über das Internetgateway weitergeleitet.

Wenn Sie erfolgreich verbunden sind, wird der Desktop angezeigt. Auf diesem Desktop führen wir einige Ping-Tests aus und führen eine Verwaltung für die pfSense-Hub-Firewall aus.

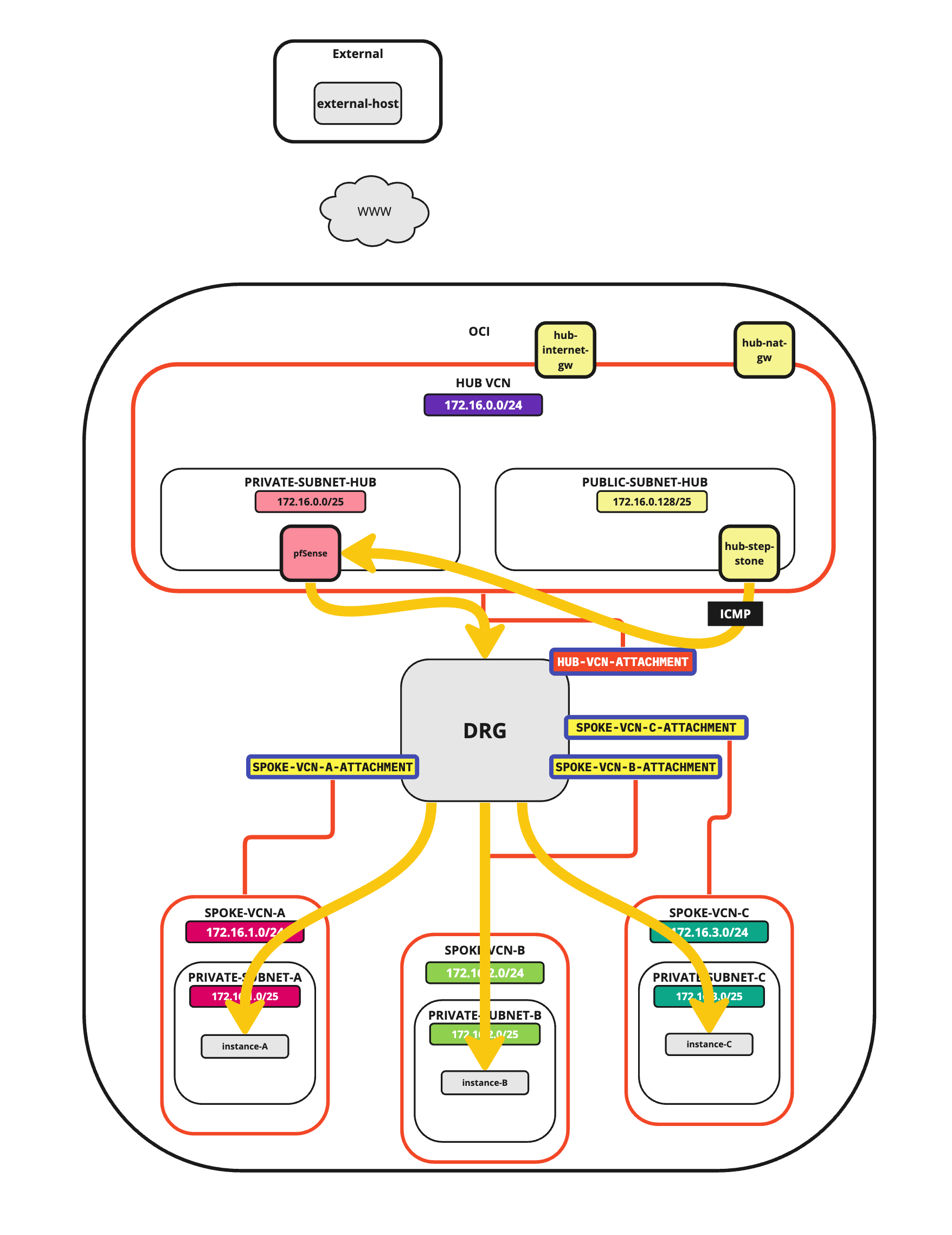

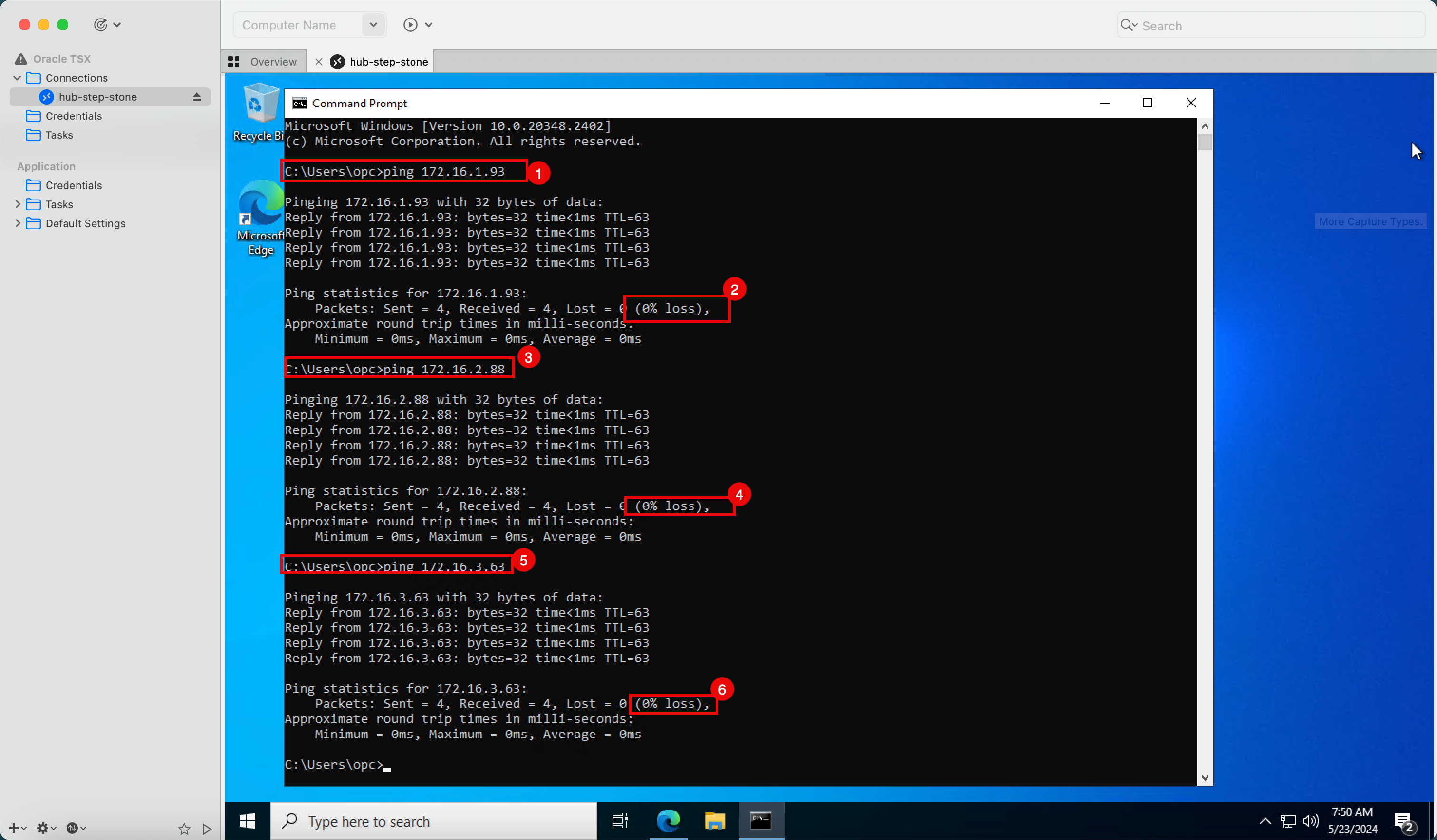

Aufgabe 8.2: Ping von Hub-VCN zu Spoke-VCN ausführen

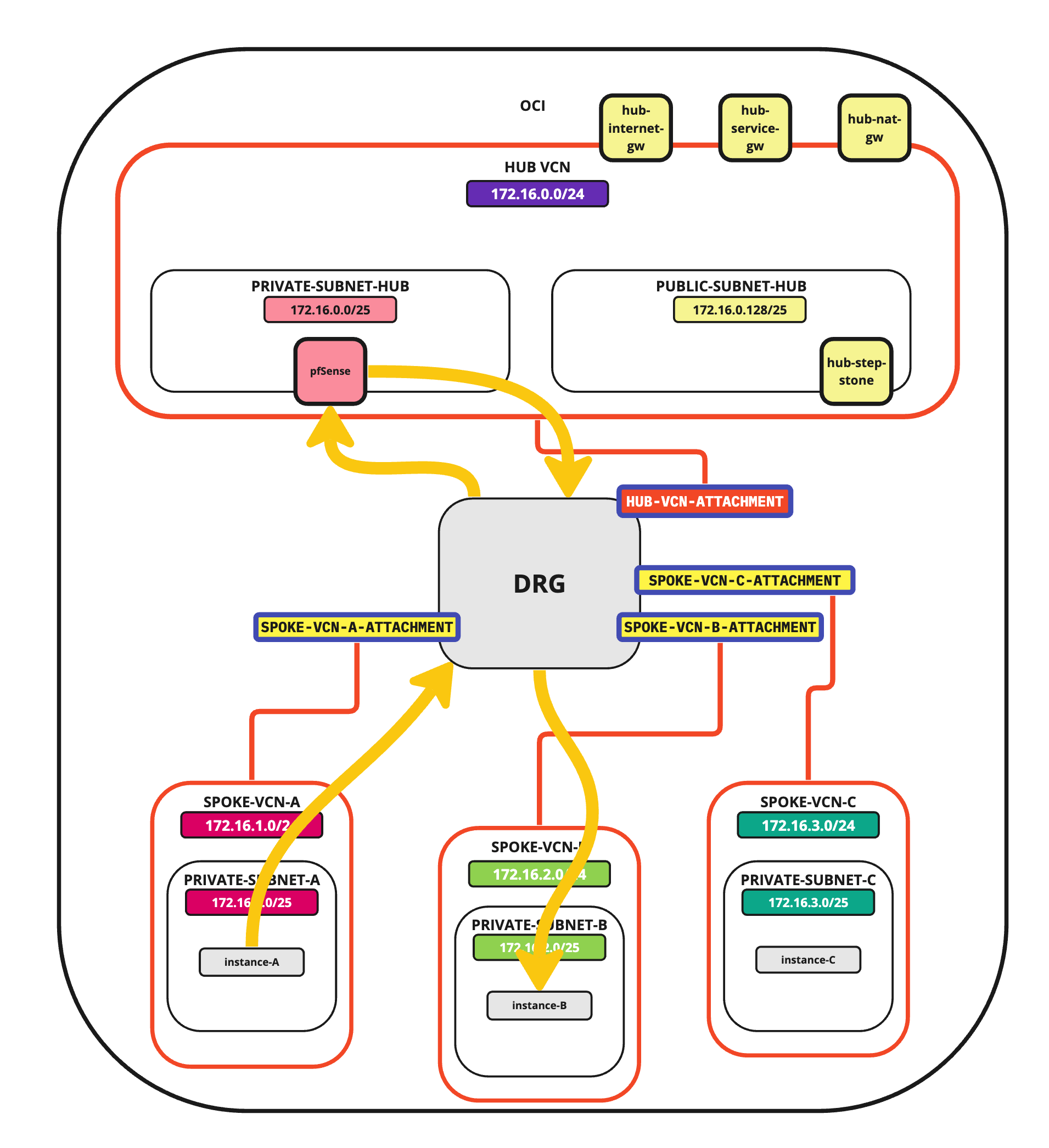

Der erste Ping-Test, den wir durchführen werden, ist vom Hubschrittstein bis zu den Spoke-VCN-Instanzen.

-

Aufgrund der Routing-Konfiguration:

- Der Traffic wird an die pfSense-Firewall gesendet.

- Die pfSense-Firewall lässt den Traffic basierend auf den konfigurierten Firewallregeln zu oder verweigert ihn.

- Wenn der ICMP-Traffic akzeptiert wird, leitet er den Traffic an das DRG weiter.

- Das DRG leitet den Traffic dann an das richtige Spoke-VCN weiter.

- IP-Adresse einer Ping-to-Spoke-VCN-Instanz aus dem Hubschrittstein.

- Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

- Führen Sie einen Ping für die IP-Adresse der Spoke-VCN-Instanz B aus dem Hubschrittstein aus.

- Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

- Führen Sie einen Ping an die C-IP-Adresse der Spoke-VCN-Instanz aus dem Hubschrittstein aus.

- Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

-

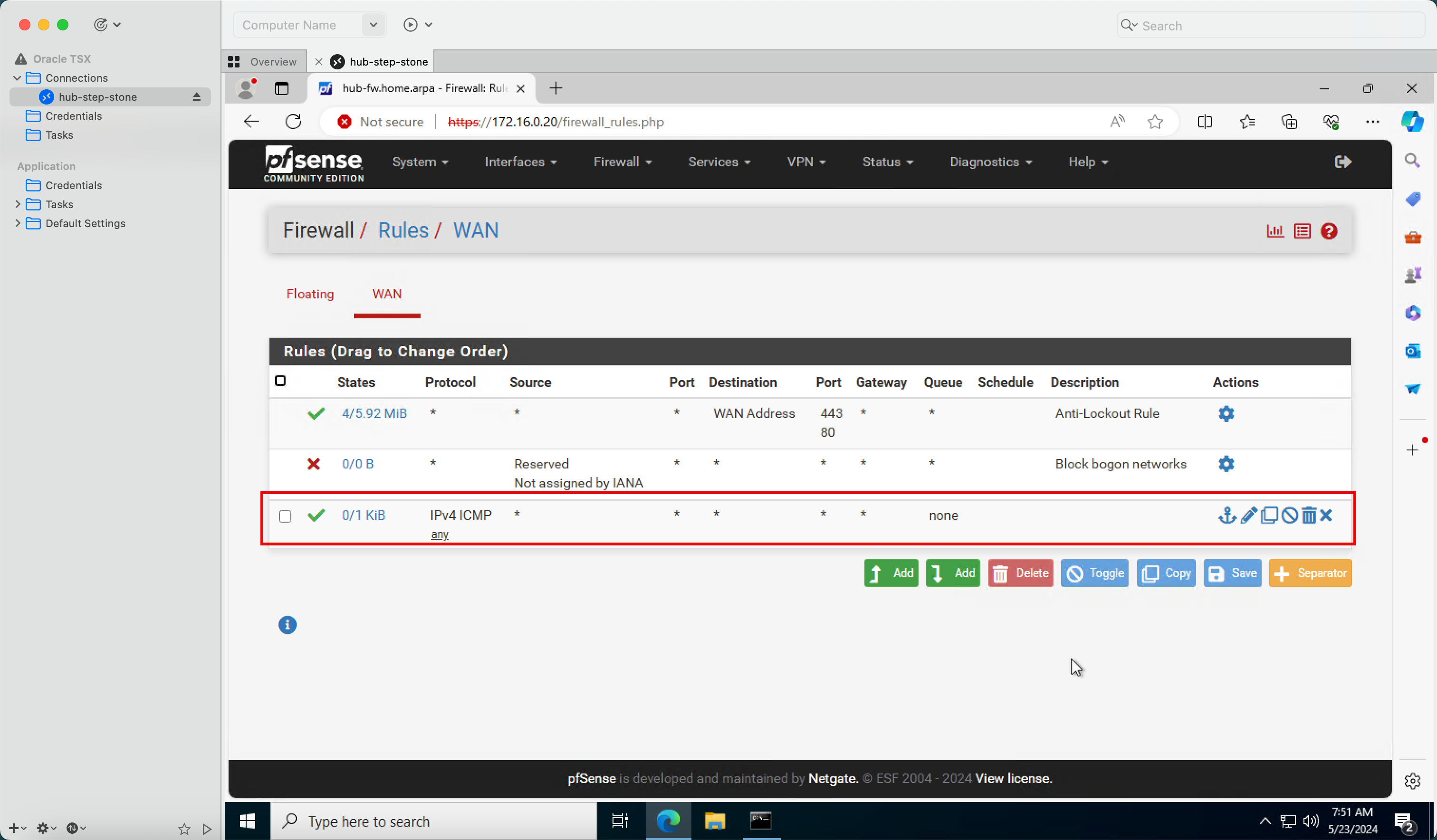

Diese Pings sind alle erfolgreich, weil in der Hubfirewall pfSense eine Firewallregel vorhanden ist, die den gesamten ICMP-Datenverkehr zulässt. Wenn Sie die pfSense-Firewall in diesem Tutorial erstellt haben: Oracle Cloud Infrastructure-Firewall pfSense installieren, haben Sie diese Firewallregel hinzugefügt.

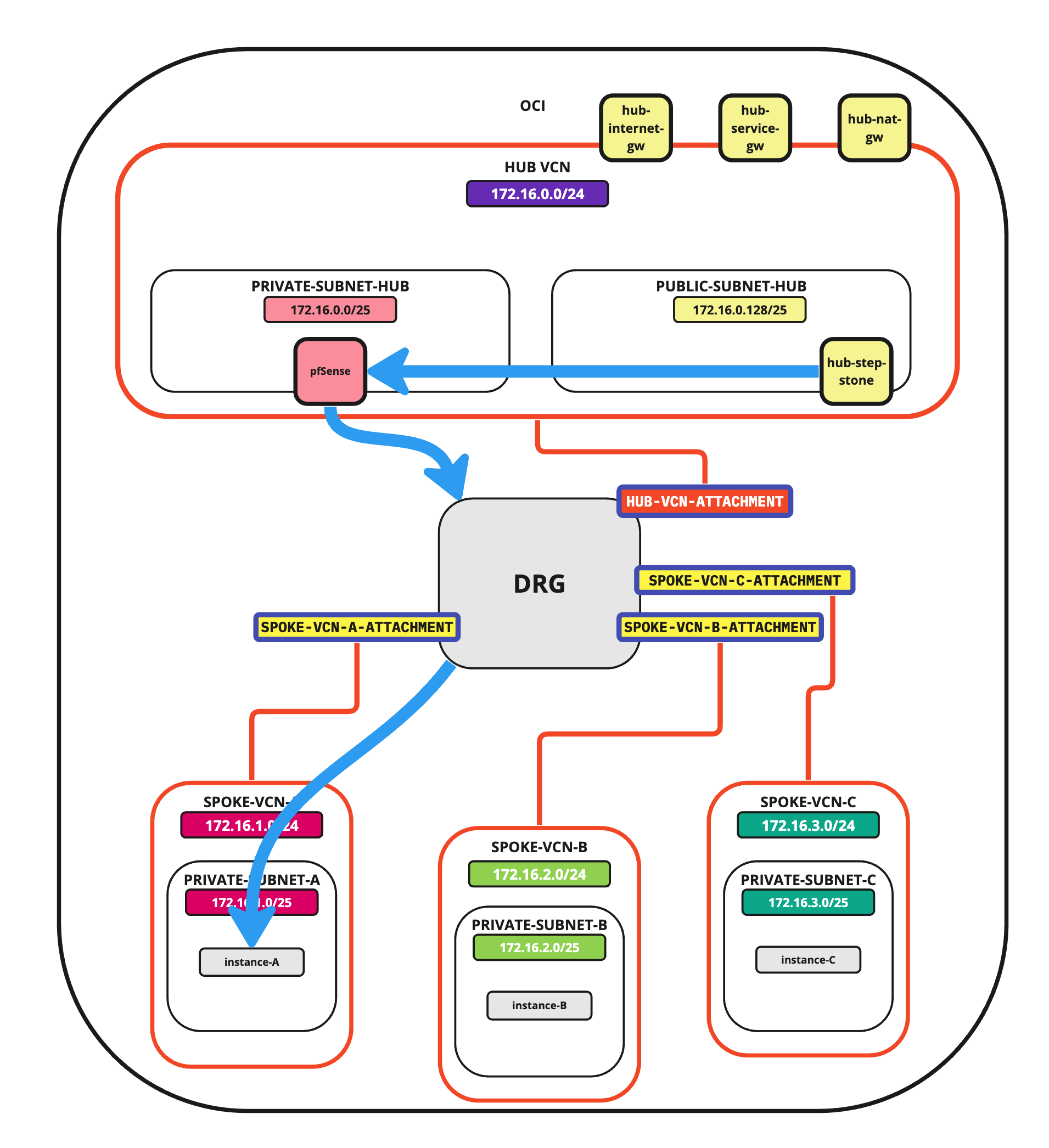

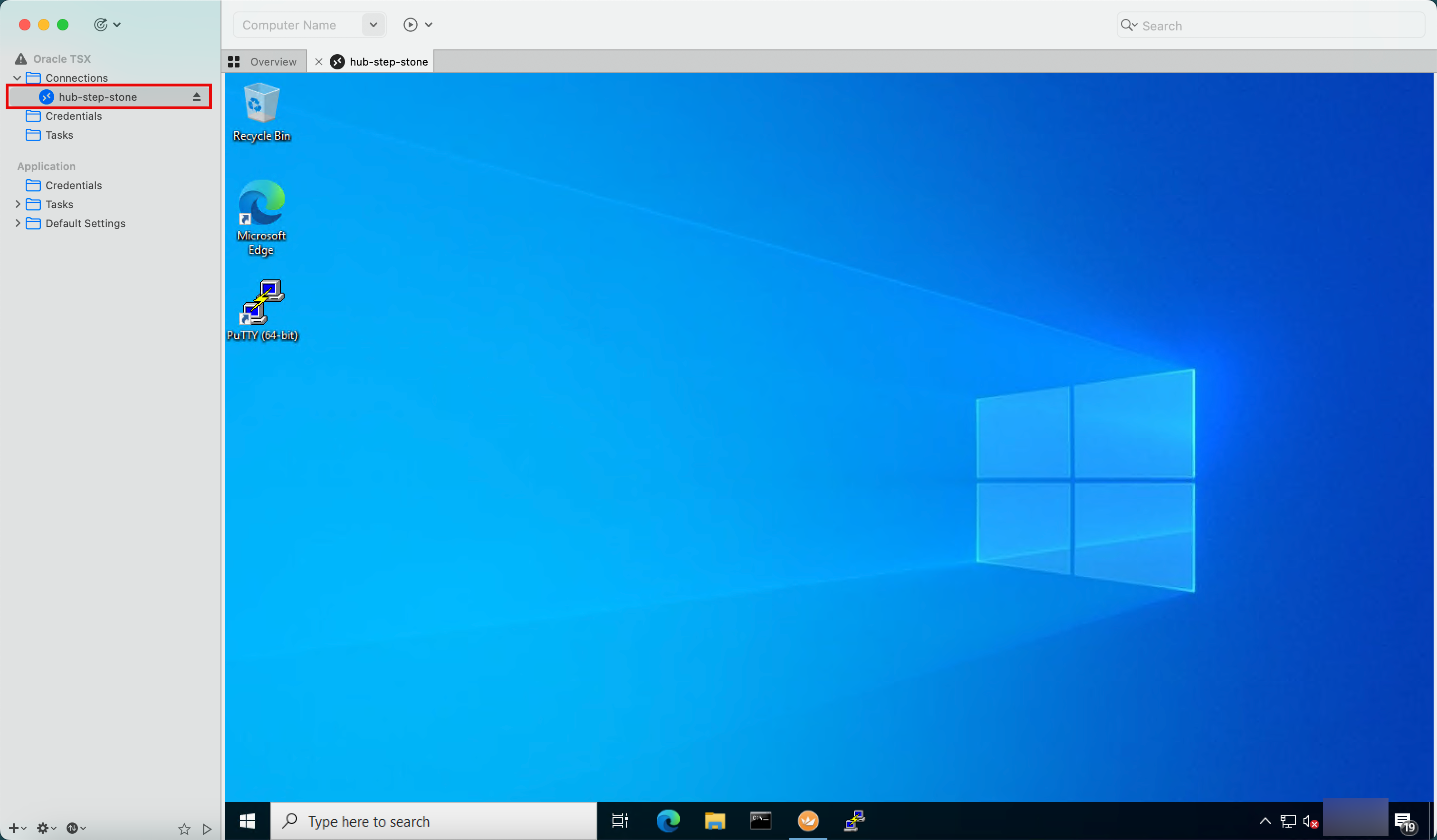

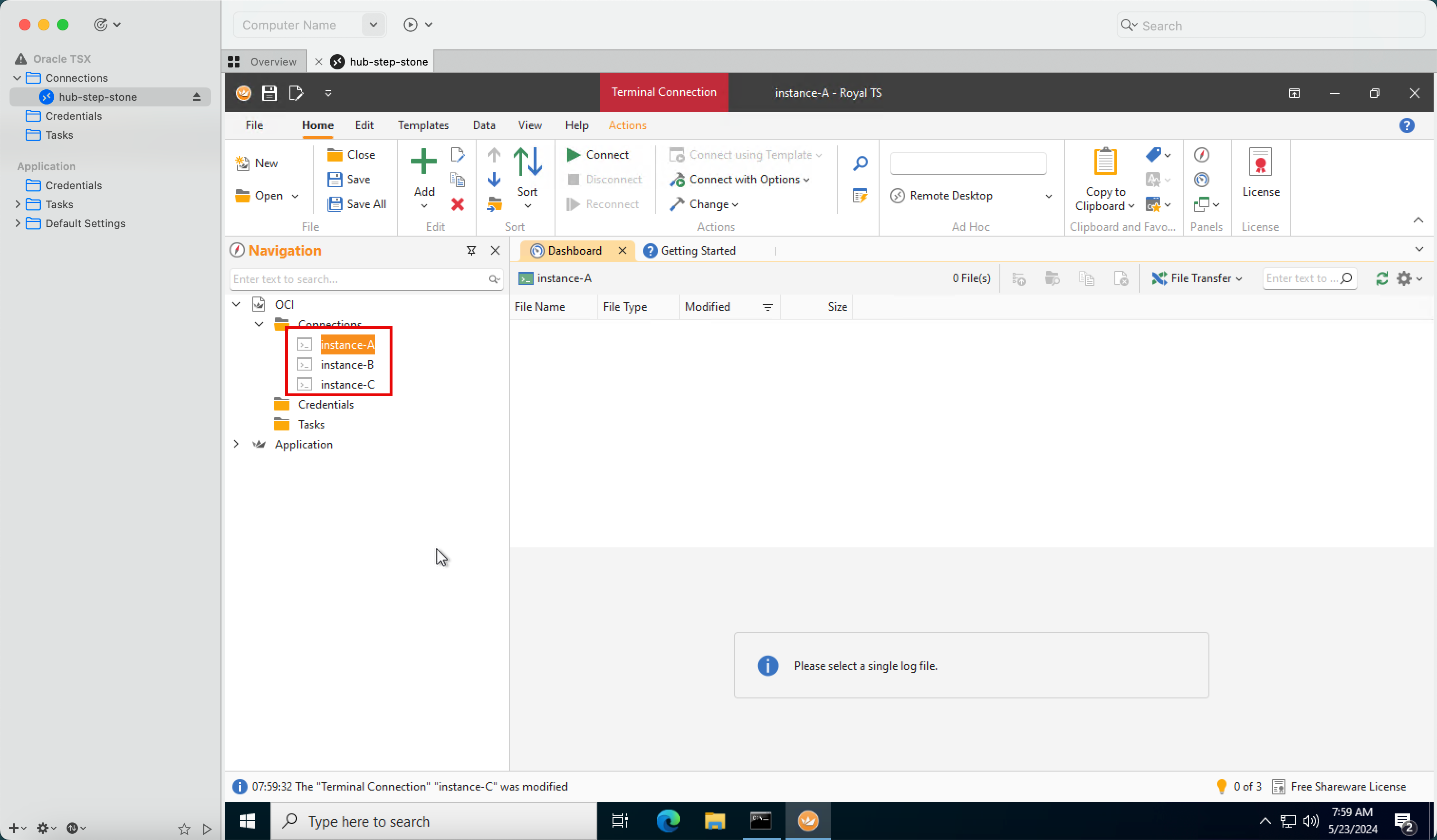

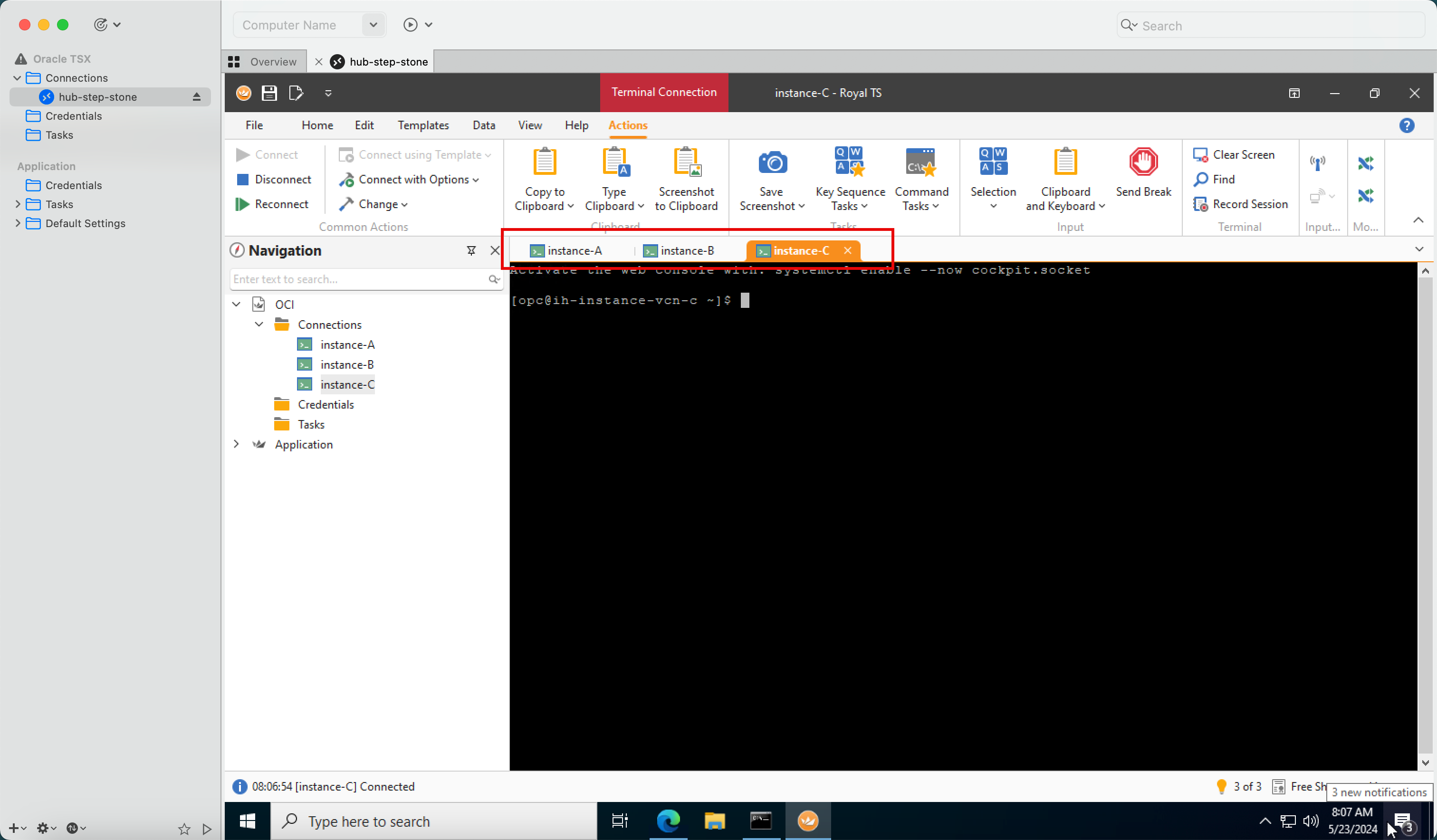

Aufgabe 8.3: Verbindung zu den Spokeinstanzen mit SSH herstellen

Der Ping (ICMP) funktioniert in Aufgabe 8.2. Stellen Sie nun eine SSH-Verbindung zu den Spoke-Instanzen her, da auch einige Konnektivitätstests von den Spoke-Instanzen ausgeführt werden müssen.

-

Aufgrund der Routing-Konfiguration:

- Der Traffic wird an die pfSense-Firewall gesendet.

- Die pfSense-Firewall lässt den Traffic basierend auf den konfigurierten Firewallregeln zu oder verweigert ihn.

- Wenn der SSH-Traffic akzeptiert wird, wird der Traffic an das DRG weitergeleitet.

- Das DRG leitet den Traffic dann an das richtige Spoke-VCN weiter.

-

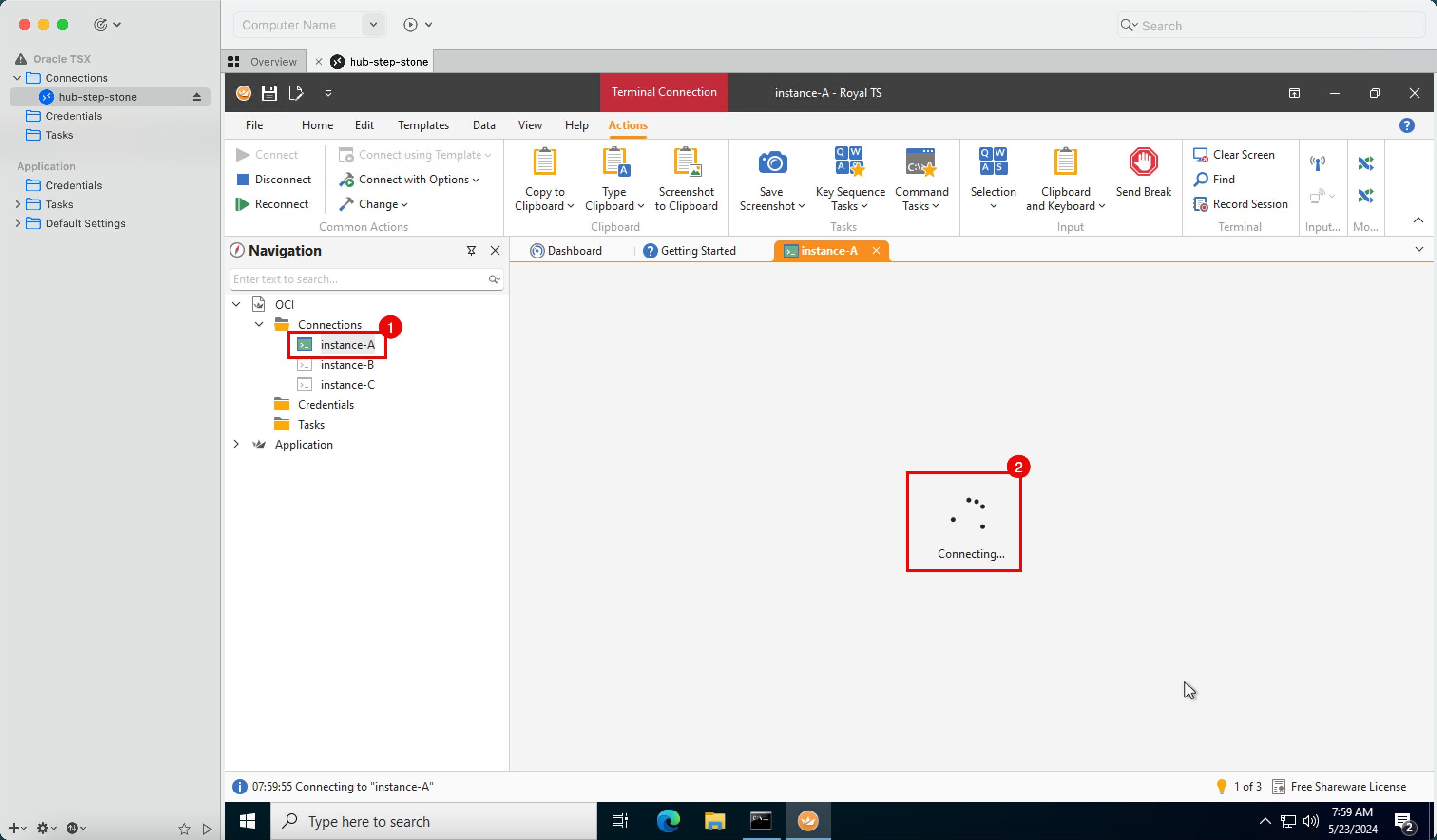

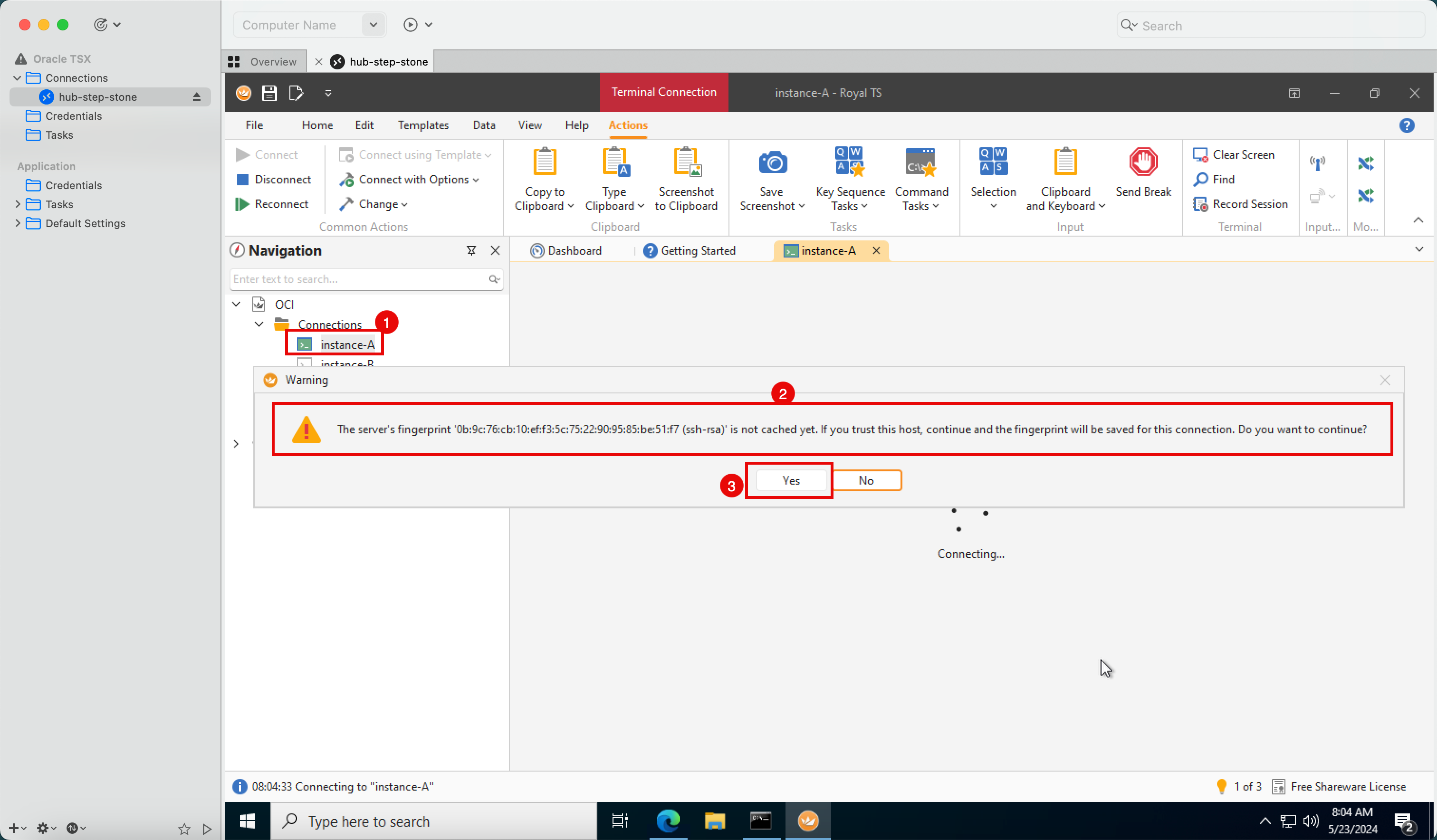

Für dieses Tutorial habe ich alle SSH-Sessions in der Royal TSX-Anwendung vorkonfiguriert.

- Stellen Sie eine Verbindung zur Spoke-VCN-A-Instanz her.

- Beachten Sie, dass die Verbindung versucht, durchzukommen.

-

Beachten Sie, dass die Verbindung wegen Timeout abgebrochen wird. Der Grund dafür ist, dass keine Firewallregel in der pfSense-Hubfirewall vorhanden ist, die TCP/

22-(SSH-)Traffic zulässt.

-

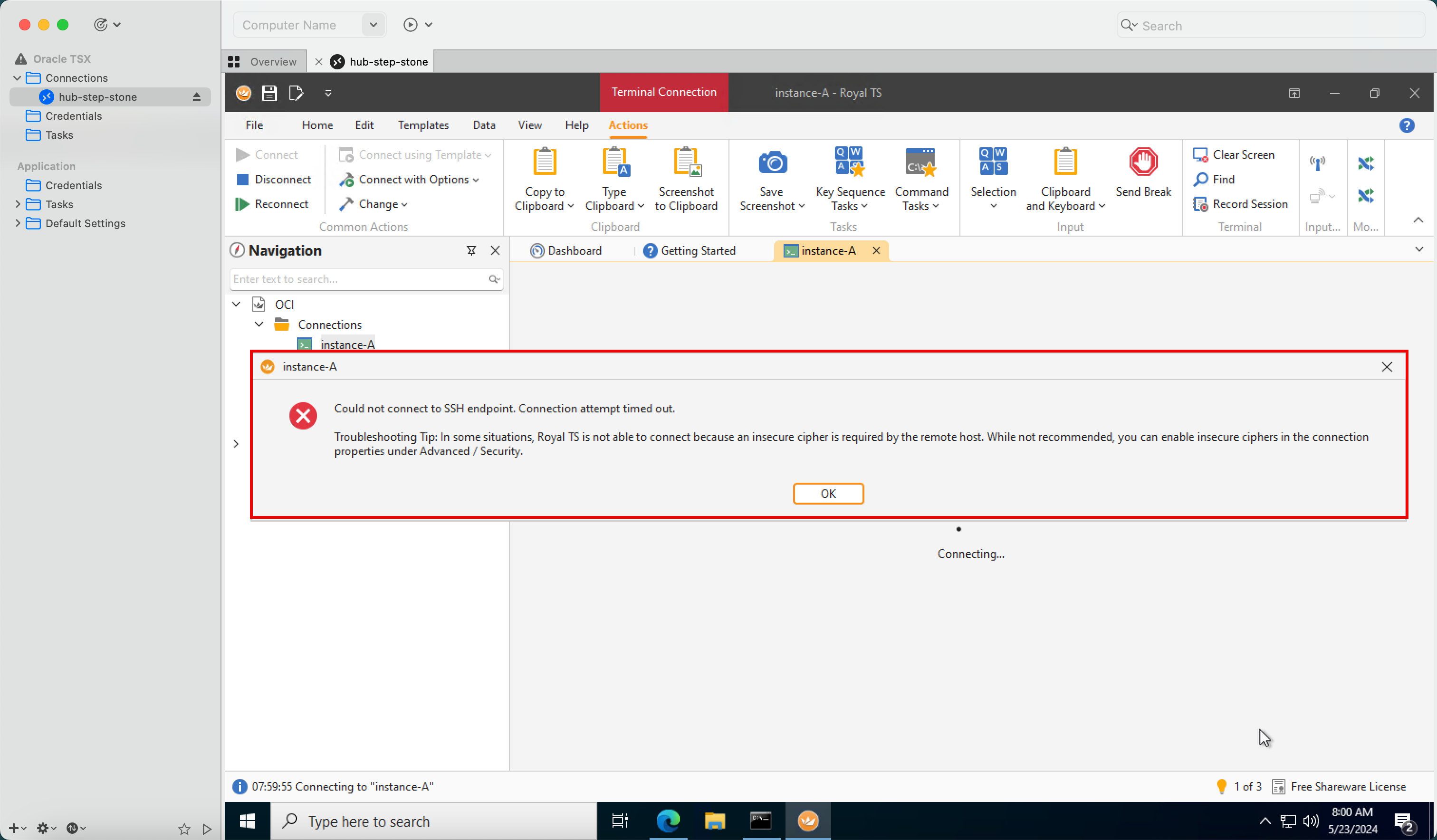

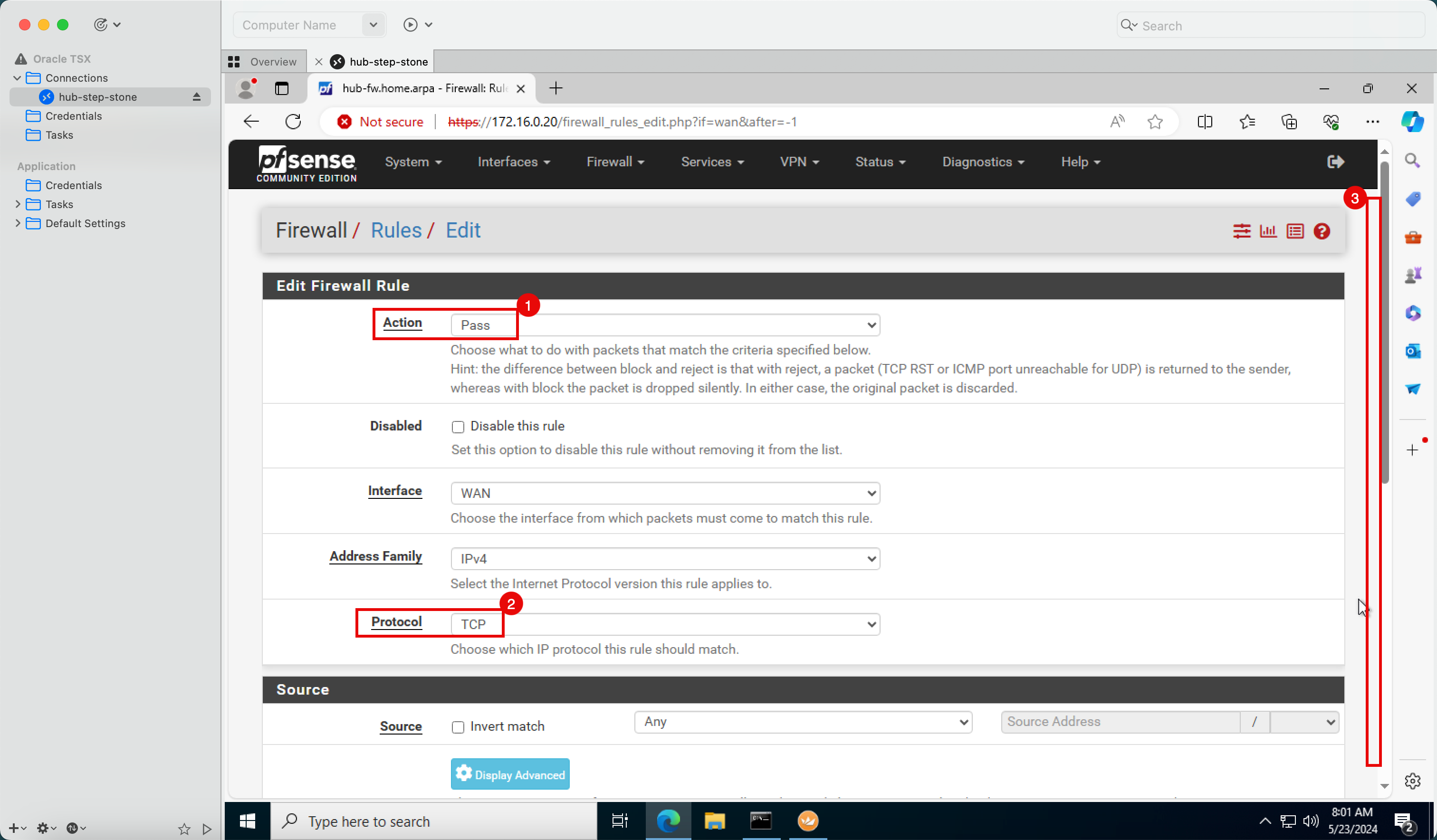

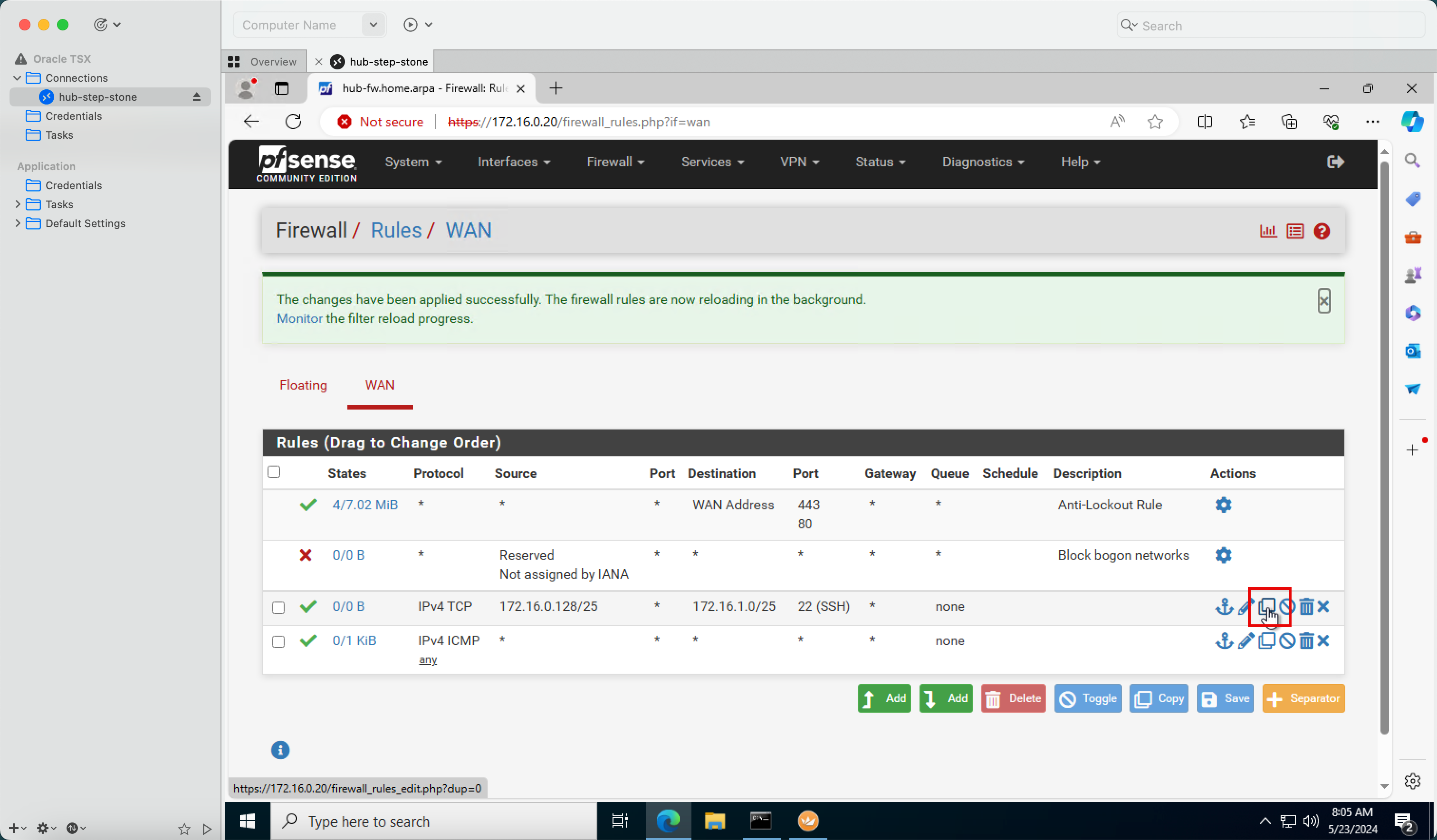

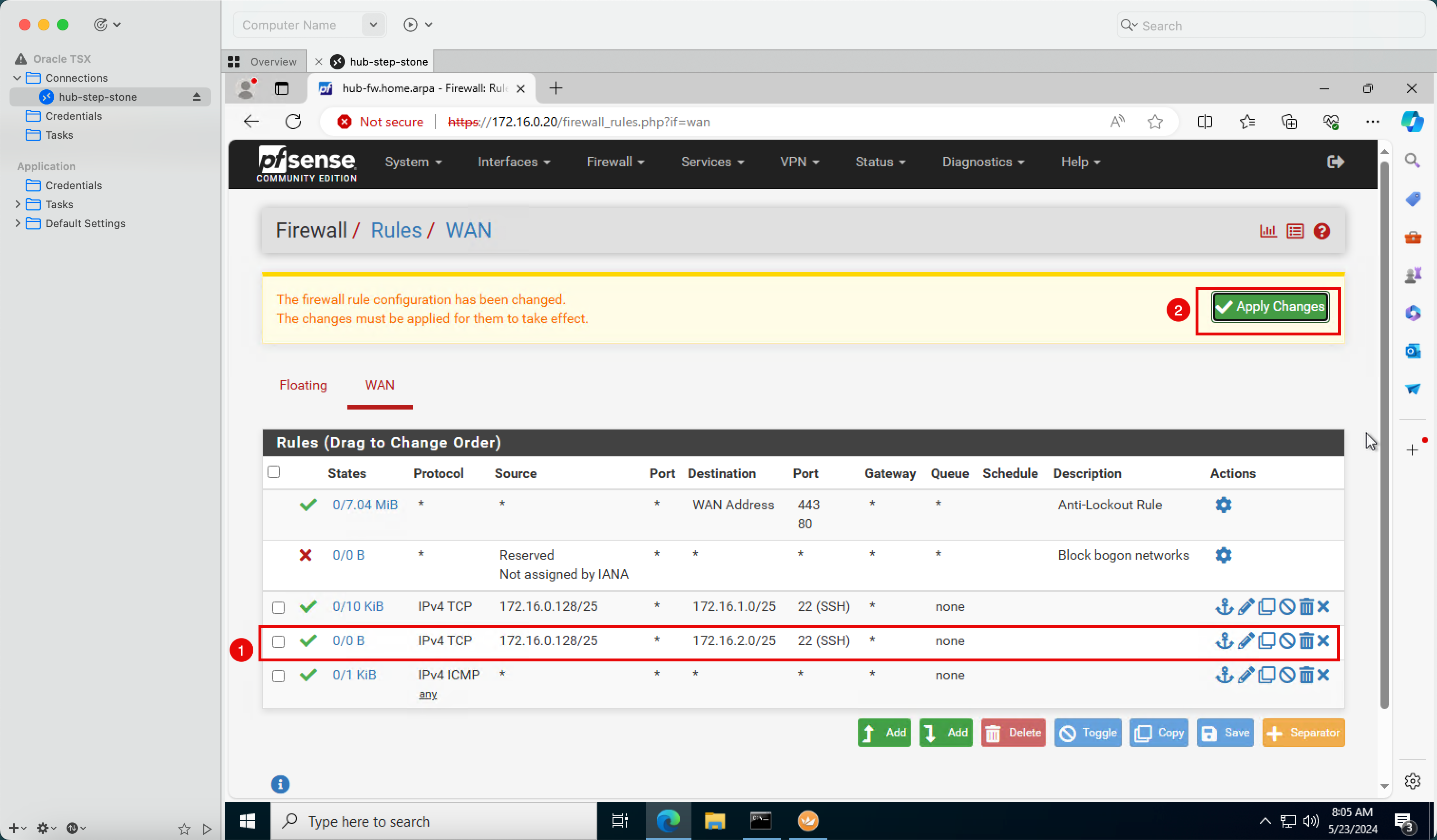

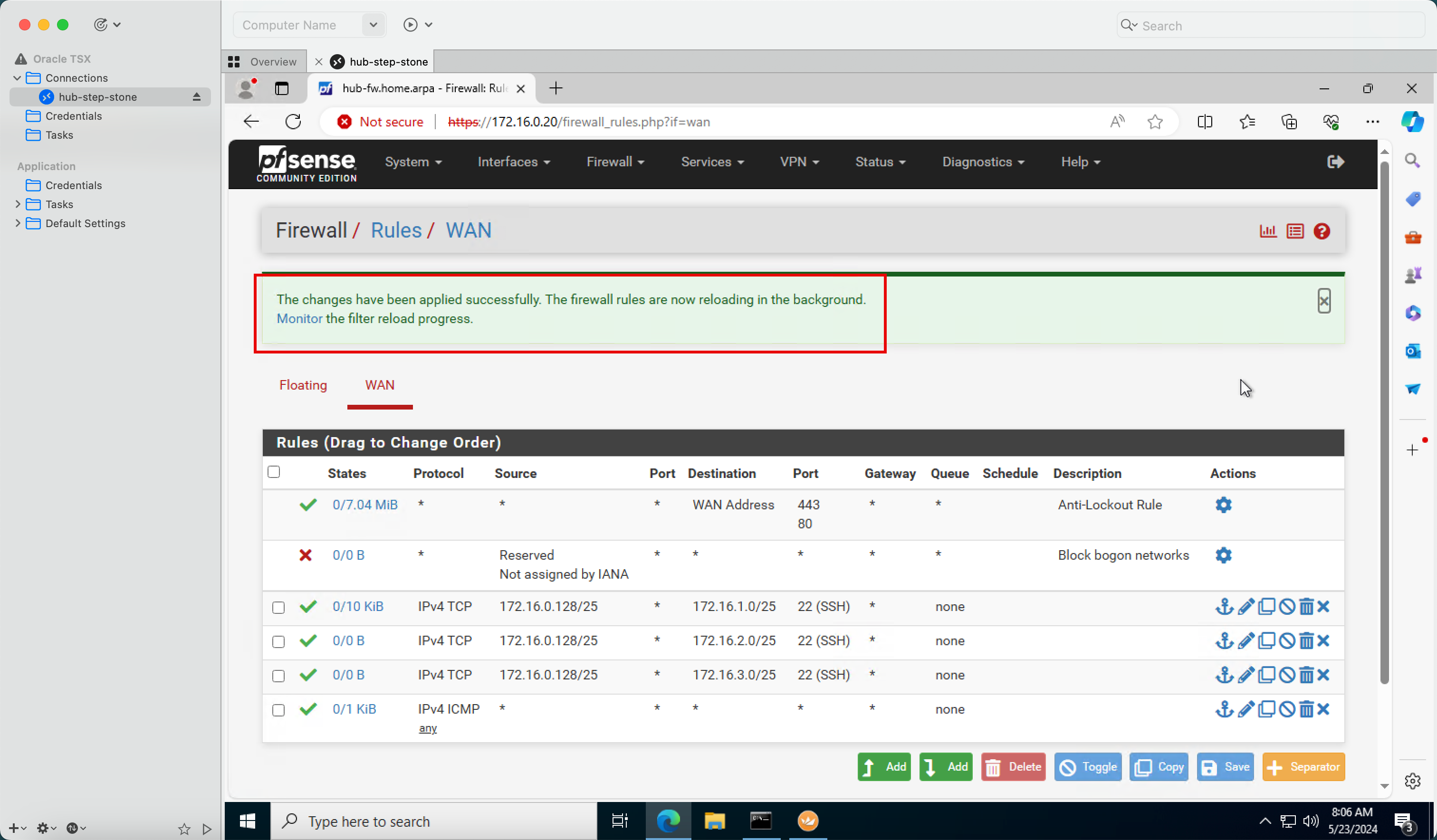

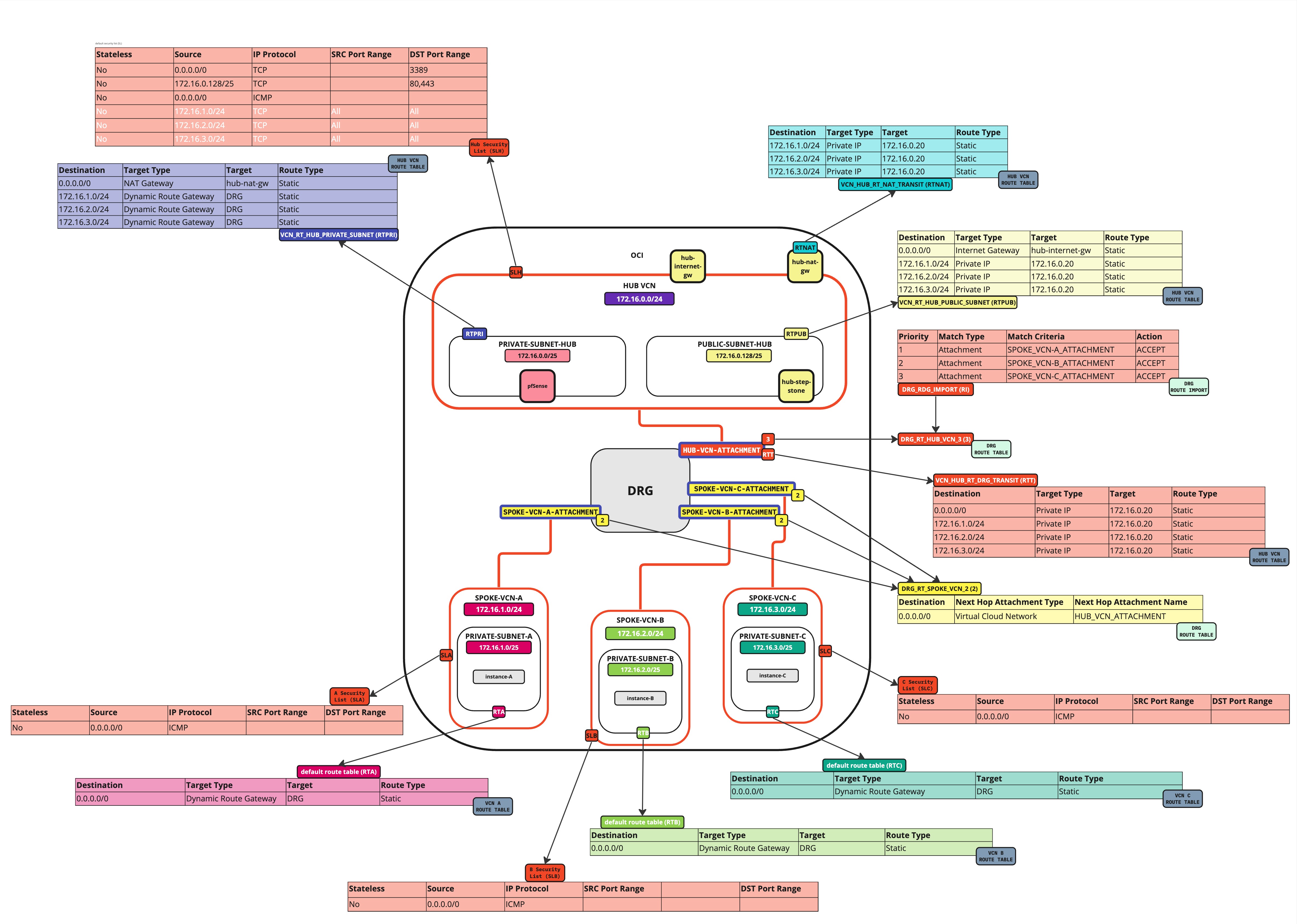

Stellen Sie eine Verbindung zur Managementkonsole pfSense her.

- Klicken Sie auf das Dropdown-Menü Firewall.

- Klicken Sie auf Regeln.

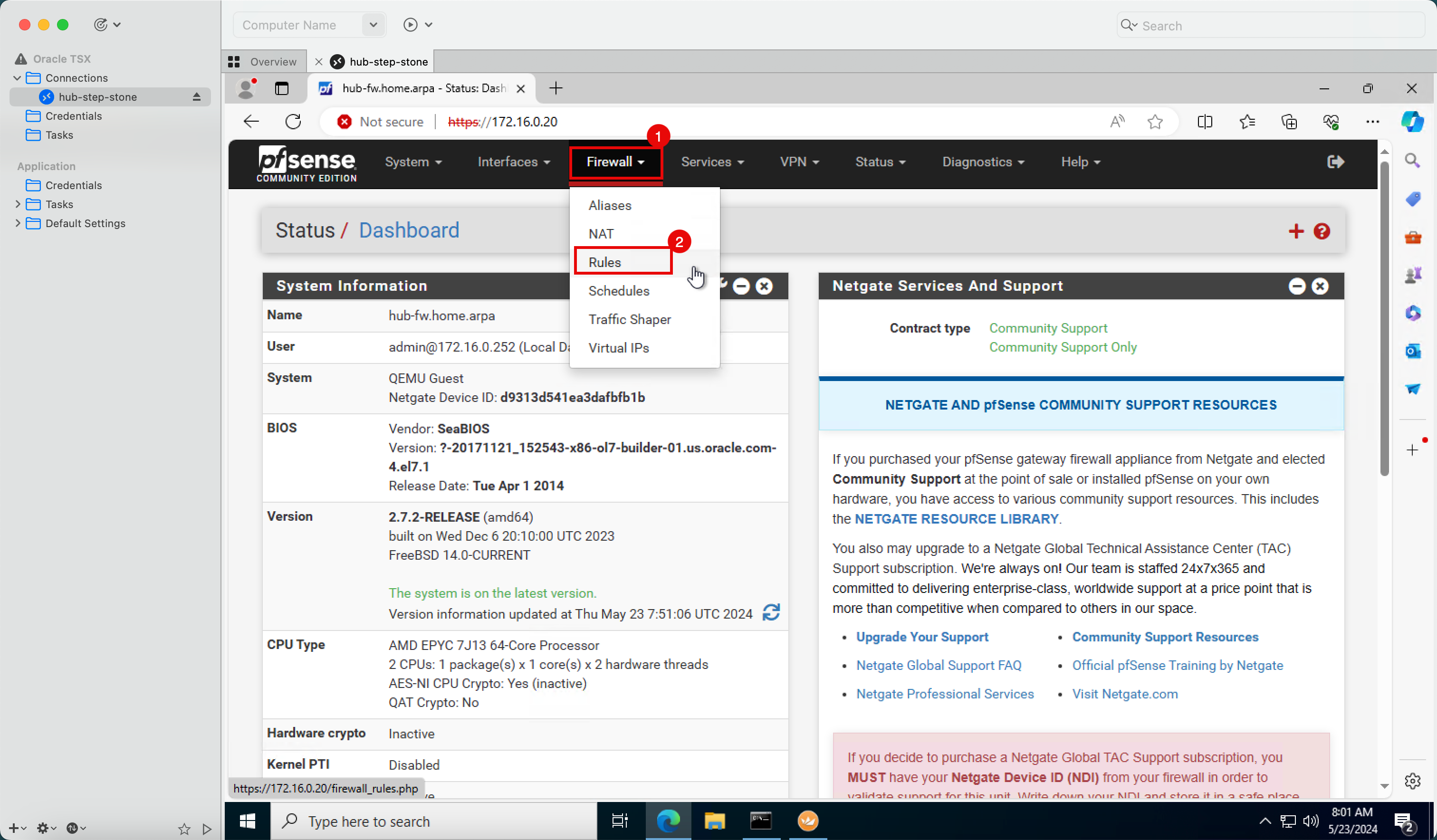

-

Klicken Sie auf Hinzufügen.

- Wählen Sie unter Aktion die Option Übergeben aus.

- Wählen Sie unter Protokoll die Option TCP aus.

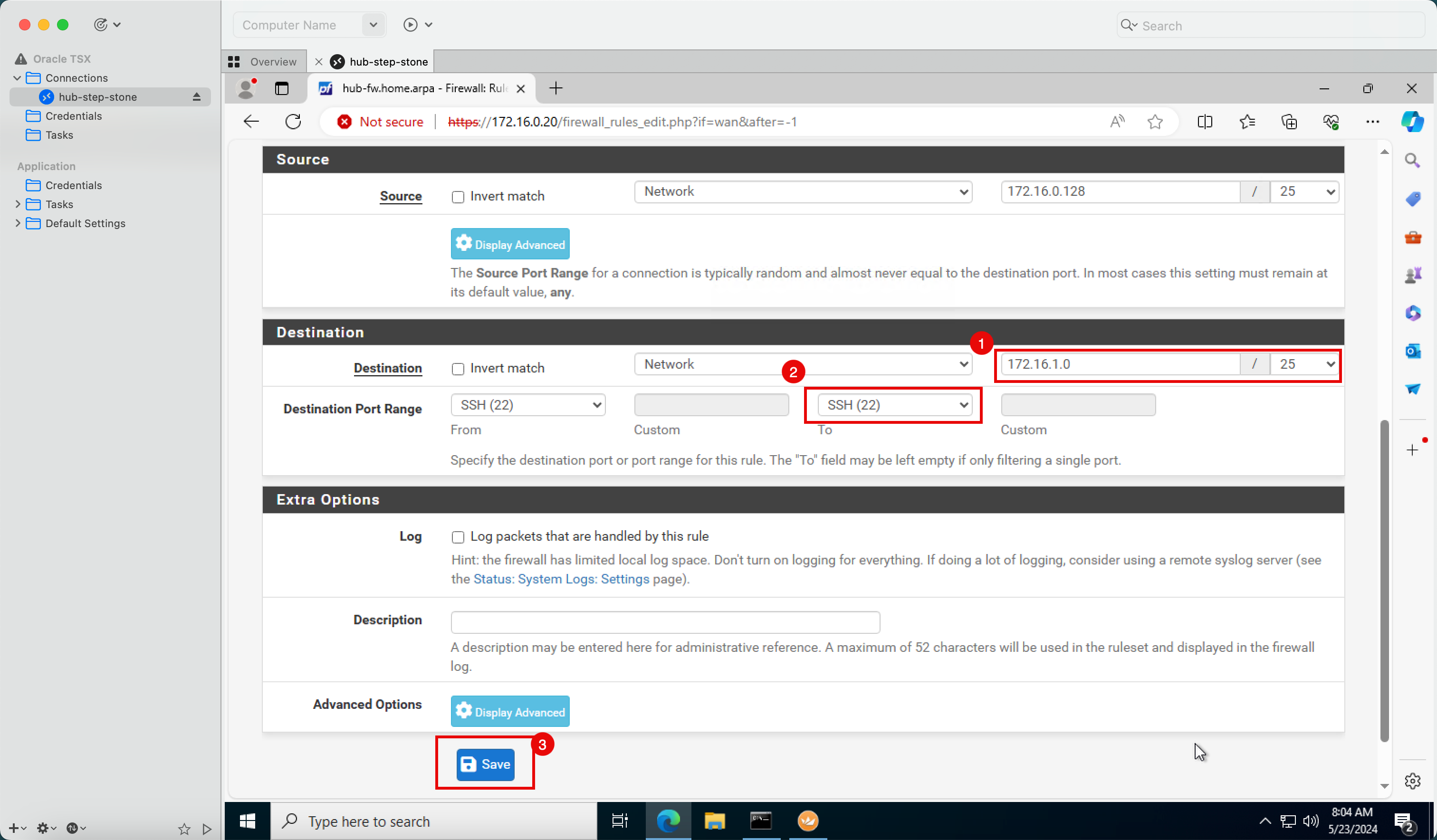

- Geben Sie unter Zielnetzwerk den Wert

172.16.1.0/25ein. - Wählen Sie unter Zielportbereich die Option SSH (22) aus.

- Klicken Sie auf Speichern.

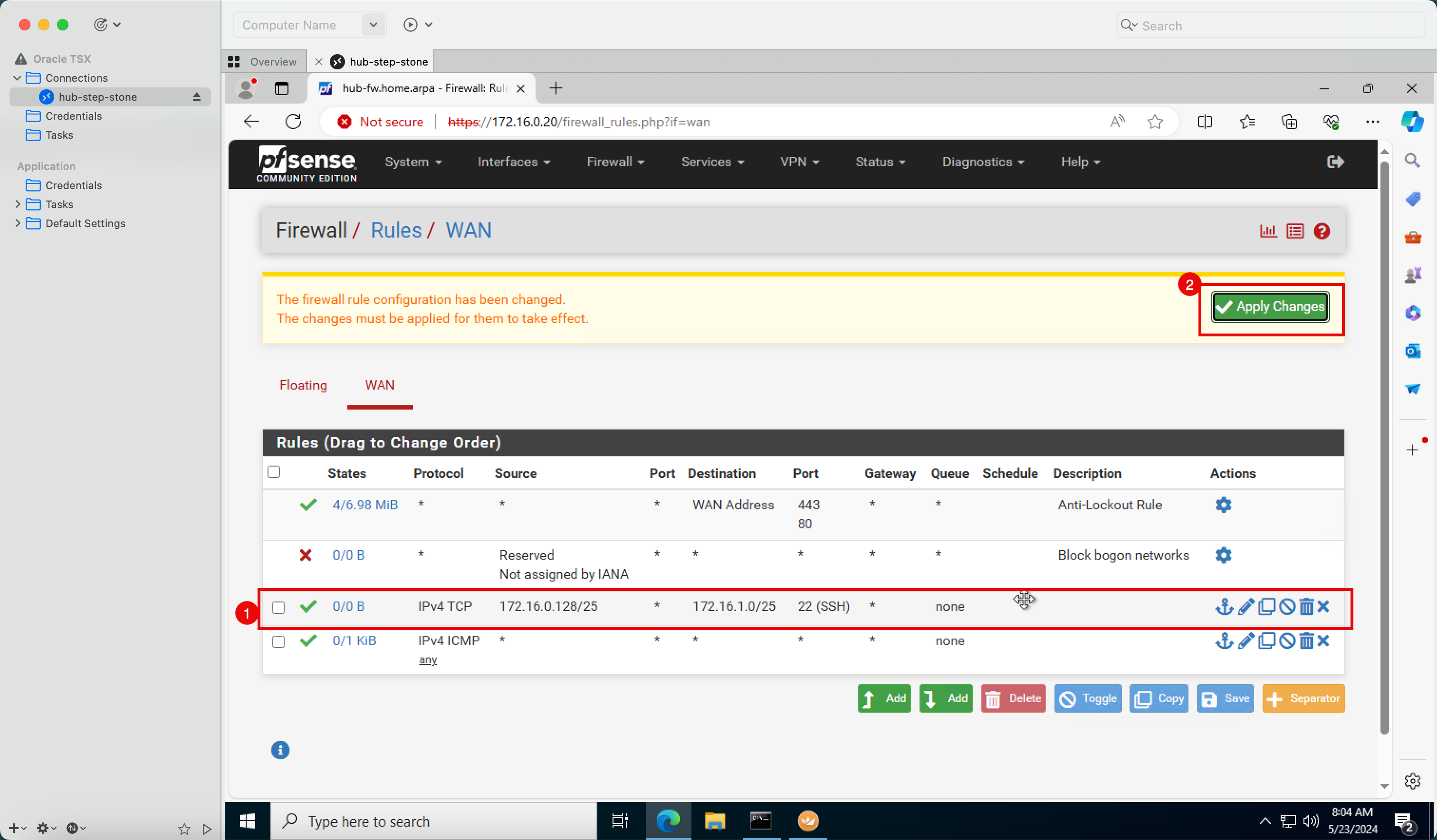

- Beachten Sie, dass die Firewallregel jetzt vorhanden ist, um SSH für das Spoke-VCN-A-Netzwerk zuzulassen.

- Klicken Sie auf Änderungen anwenden.

-

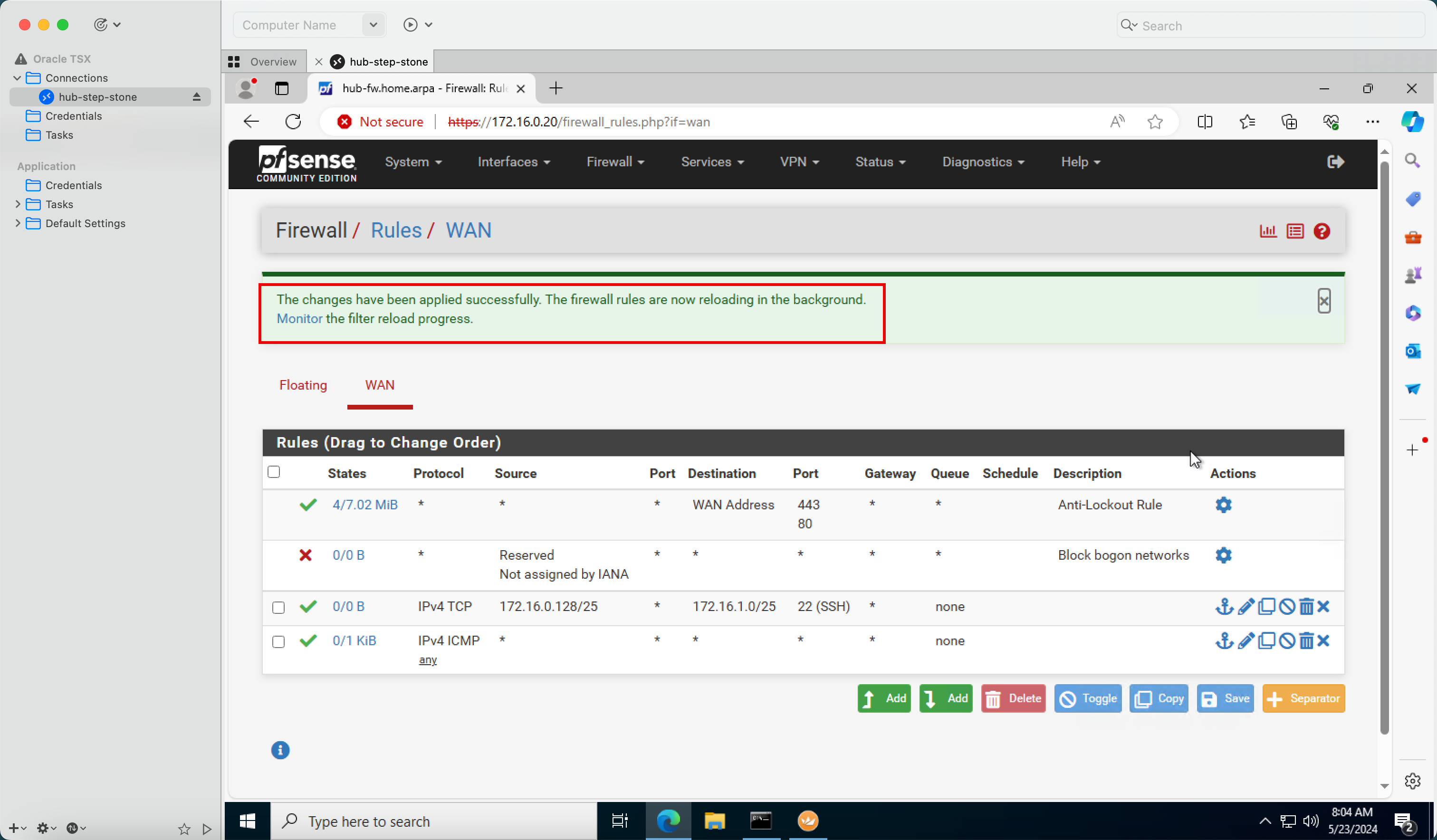

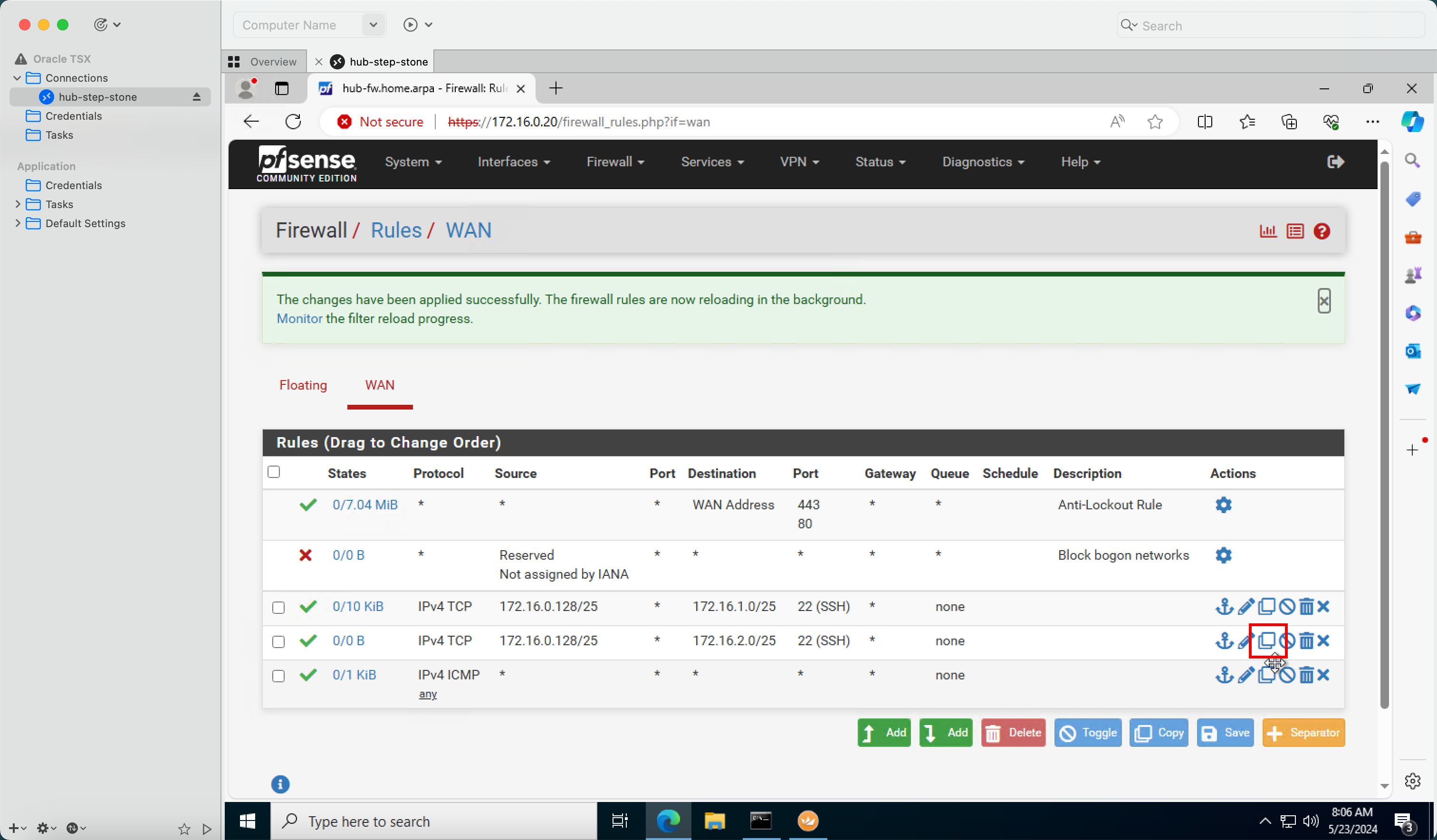

Beachten Sie, dass die Änderungen erfolgreich angewendet wurden.

- Stellen Sie erneut eine Verbindung zur Spoke-VCN-A-Instanz her.

- Beachten Sie, dass eine Frage zum Cachen des SSH-Fingerprints für die VCN-A-Instanz angezeigt wird, da dies die erste Verbindung aller Zeiten ist.

- Klicken Sie auf Ja.

-

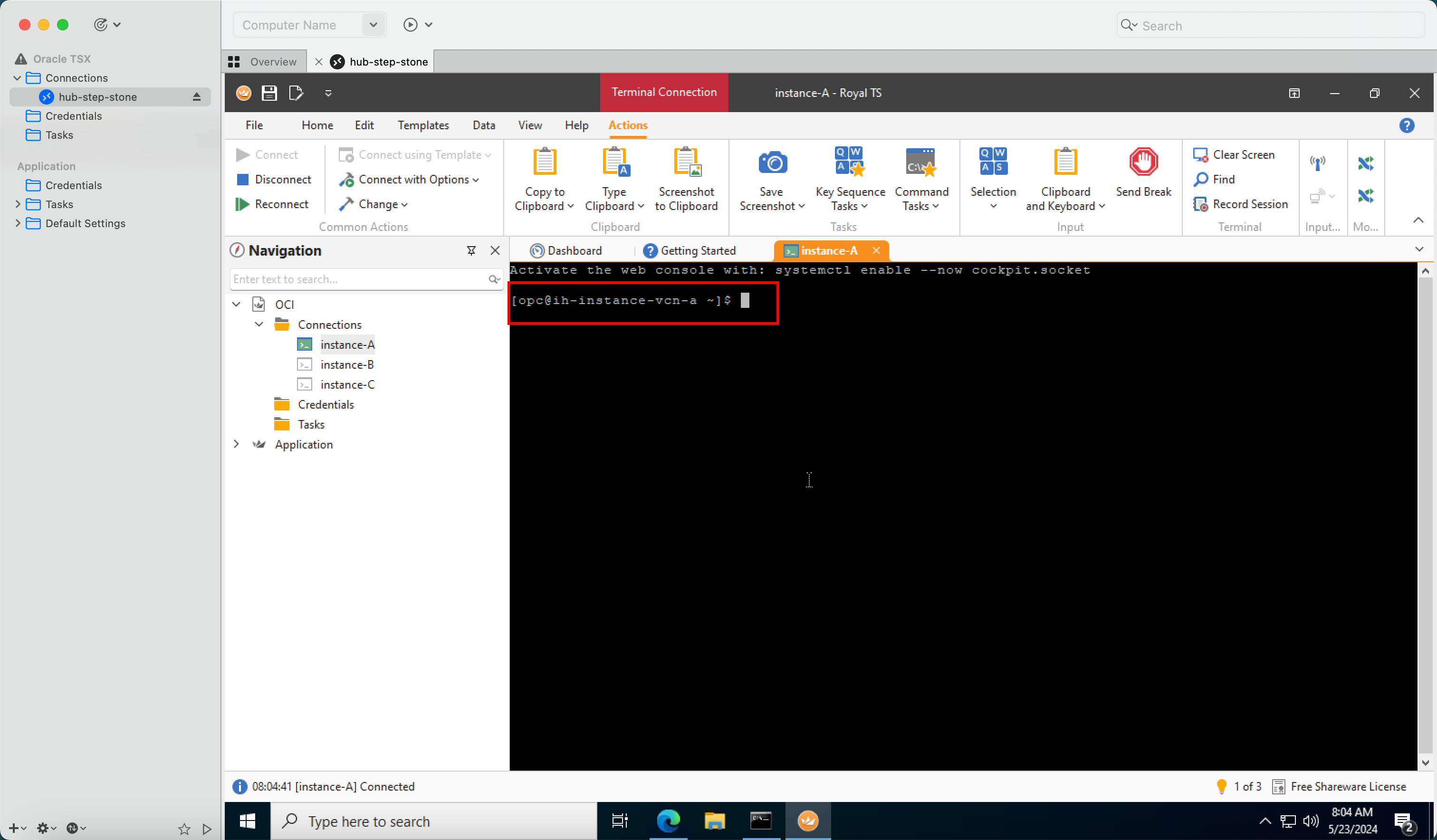

Beachten Sie, dass die Verbindung vom Hubschritt-Stein zur Spoke-A-Instanz mit SSH jetzt erfolgreich ist.

-

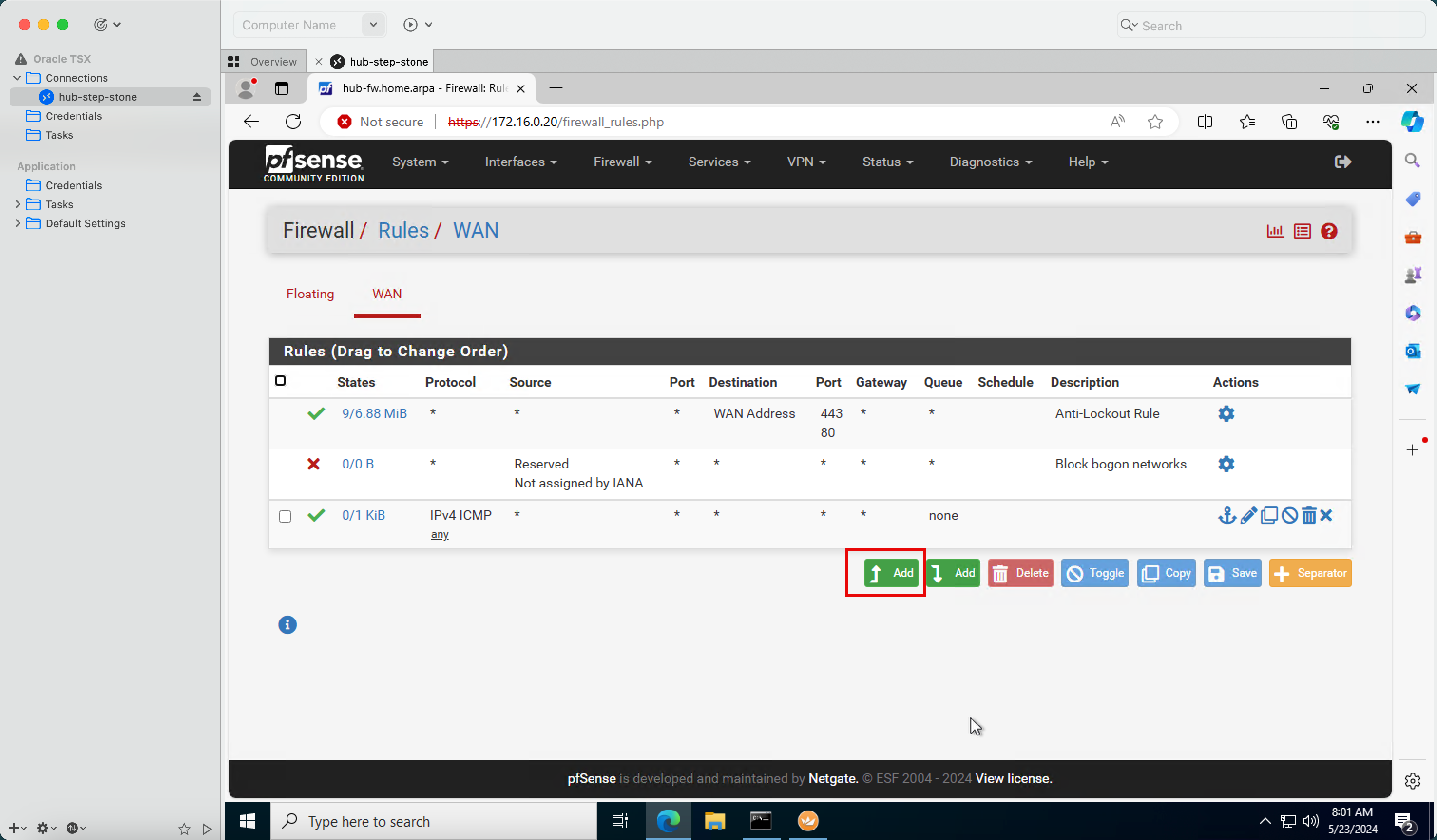

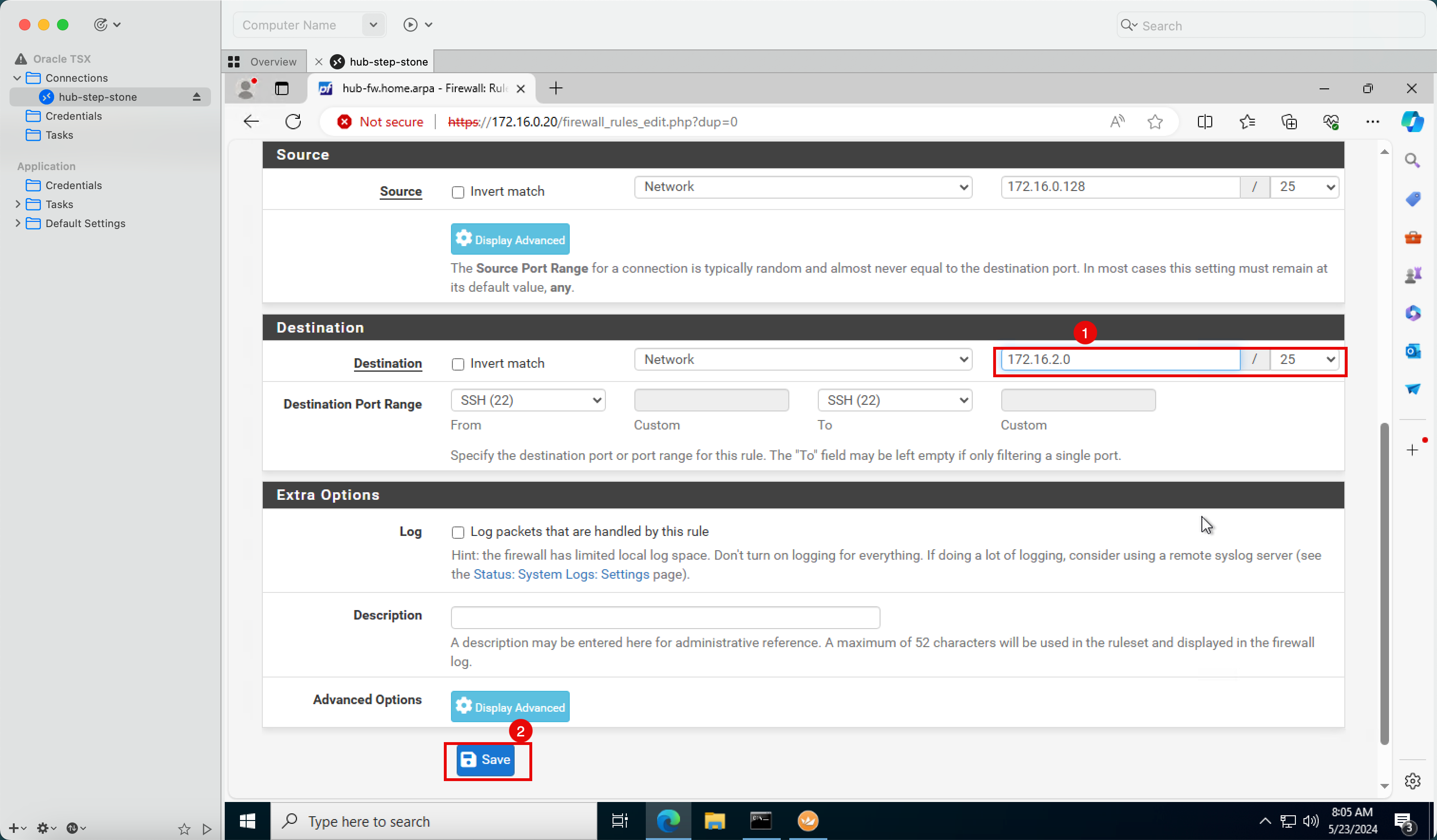

Wir haben nur das Spoke-A-Netzwerk zugelassen, aber wir müssen auch Regeln für die Spoke-B- und Spoke-C-Netzwerke hinzufügen. Gehen Sie zurück zur Managementkonsole psSense.

-

Klonen/Kopieren/Duplizieren Sie die erstellte Regel, um SSH für das Spoke-A-VCN zuzulassen.

- Ändern Sie das Ziel in

172.16.2.0/25. - Klicken Sie auf Speichern.

- Beachten Sie, dass die Firewallregel jetzt vorhanden ist, um SSH für das Spoke-VCN-B-Netzwerk zuzulassen.

- Klicken Sie auf Änderungen anwenden.

- Ändern Sie das Ziel in

-

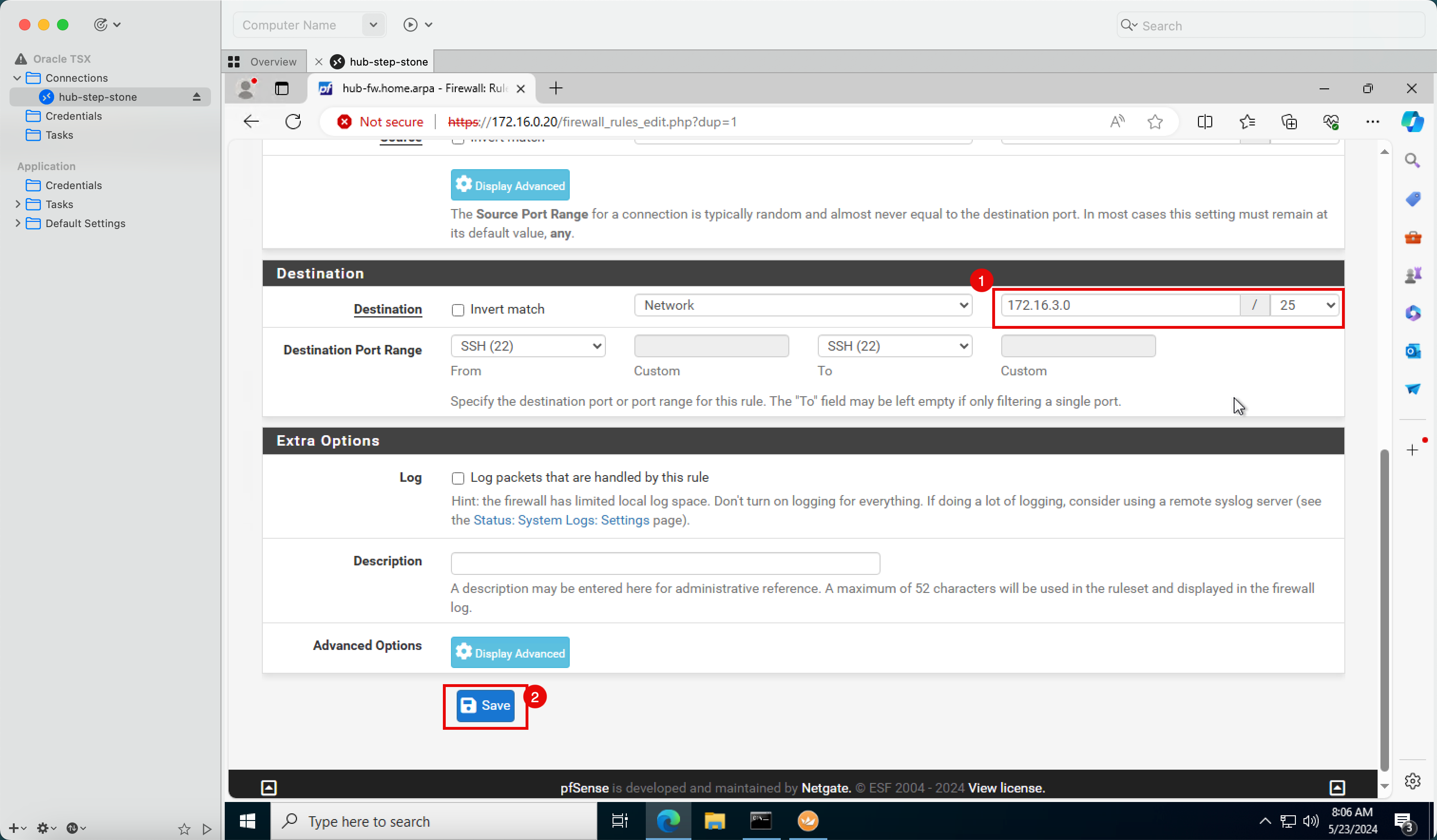

Klonen/Kopieren/Duplizieren Sie die erstellte Regel, um SSH für das Spoke-B-VCN zuzulassen.

- Ändern Sie das Ziel in

172.16.3.0/25. - Klicken Sie auf Speichern.

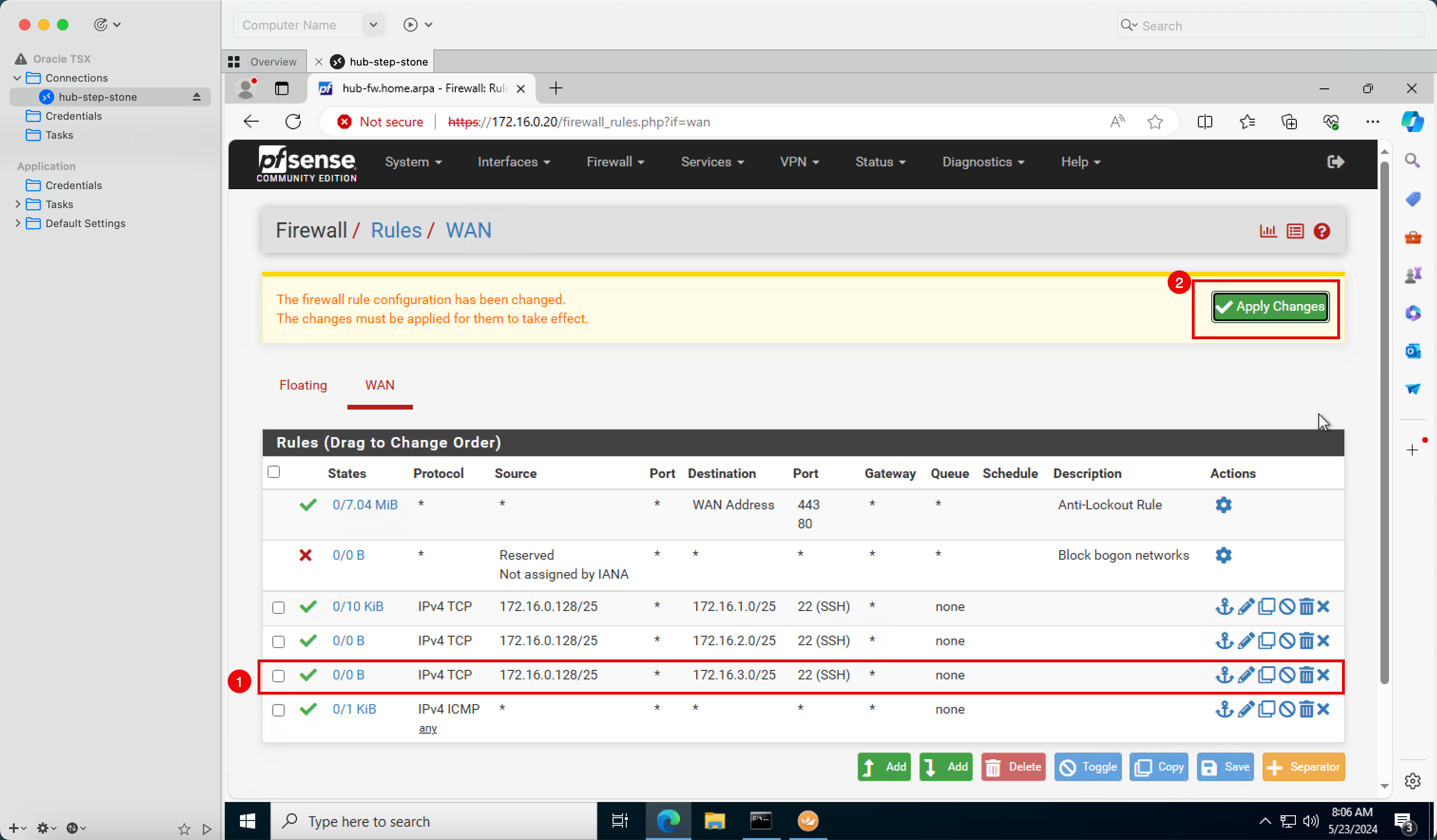

- Beachten Sie, dass die Firewallregel jetzt vorhanden ist, um SSH für das Spoke-VCN-C-Netzwerk zuzulassen.

- Klicken Sie auf Änderungen anwenden.

- Ändern Sie das Ziel in

-

Beachten Sie, dass die Änderungen erfolgreich angewendet wurden.

-

Stellen Sie mit SSH eine Verbindung zu allen Spoke-Instanzen her.

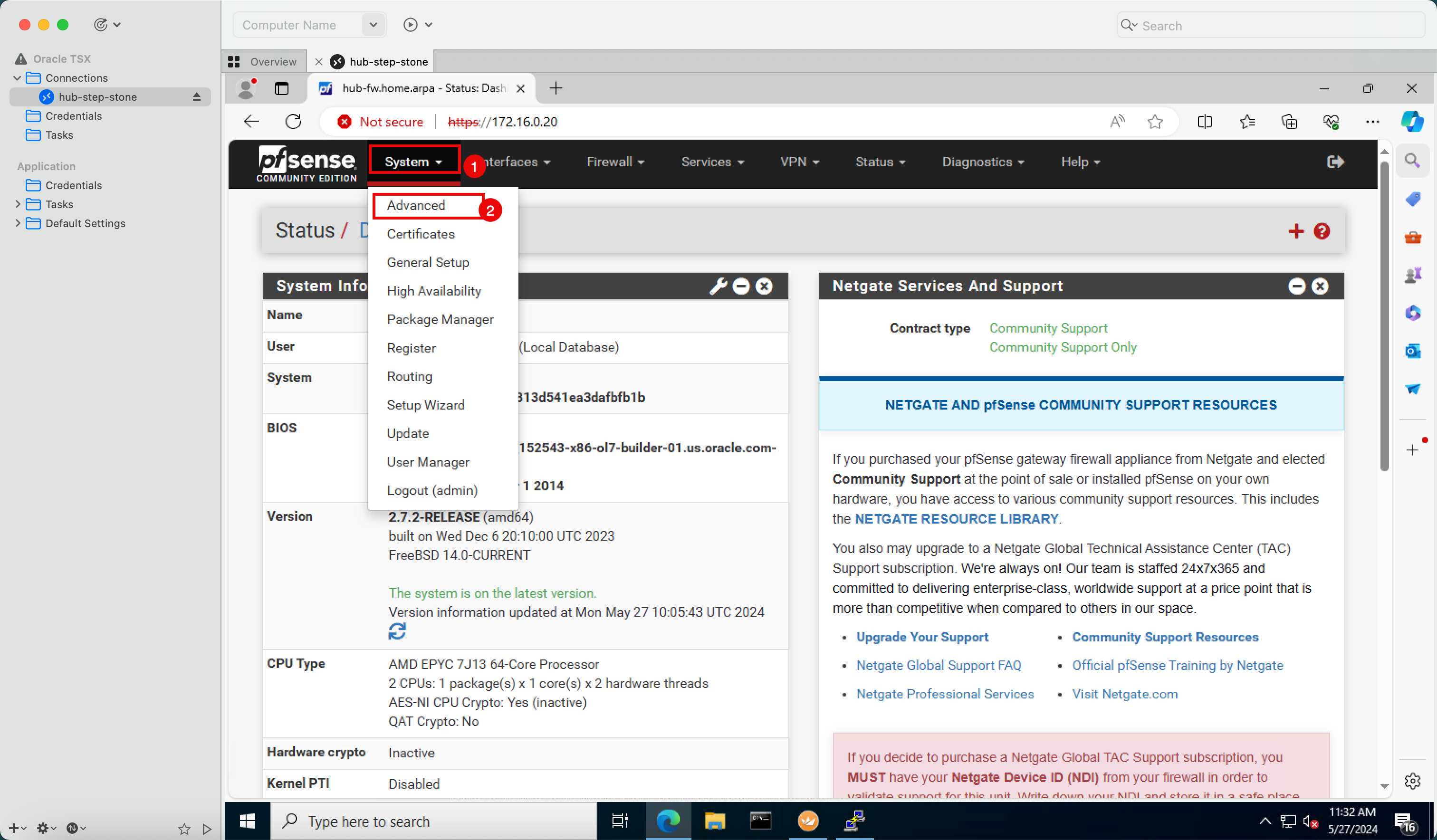

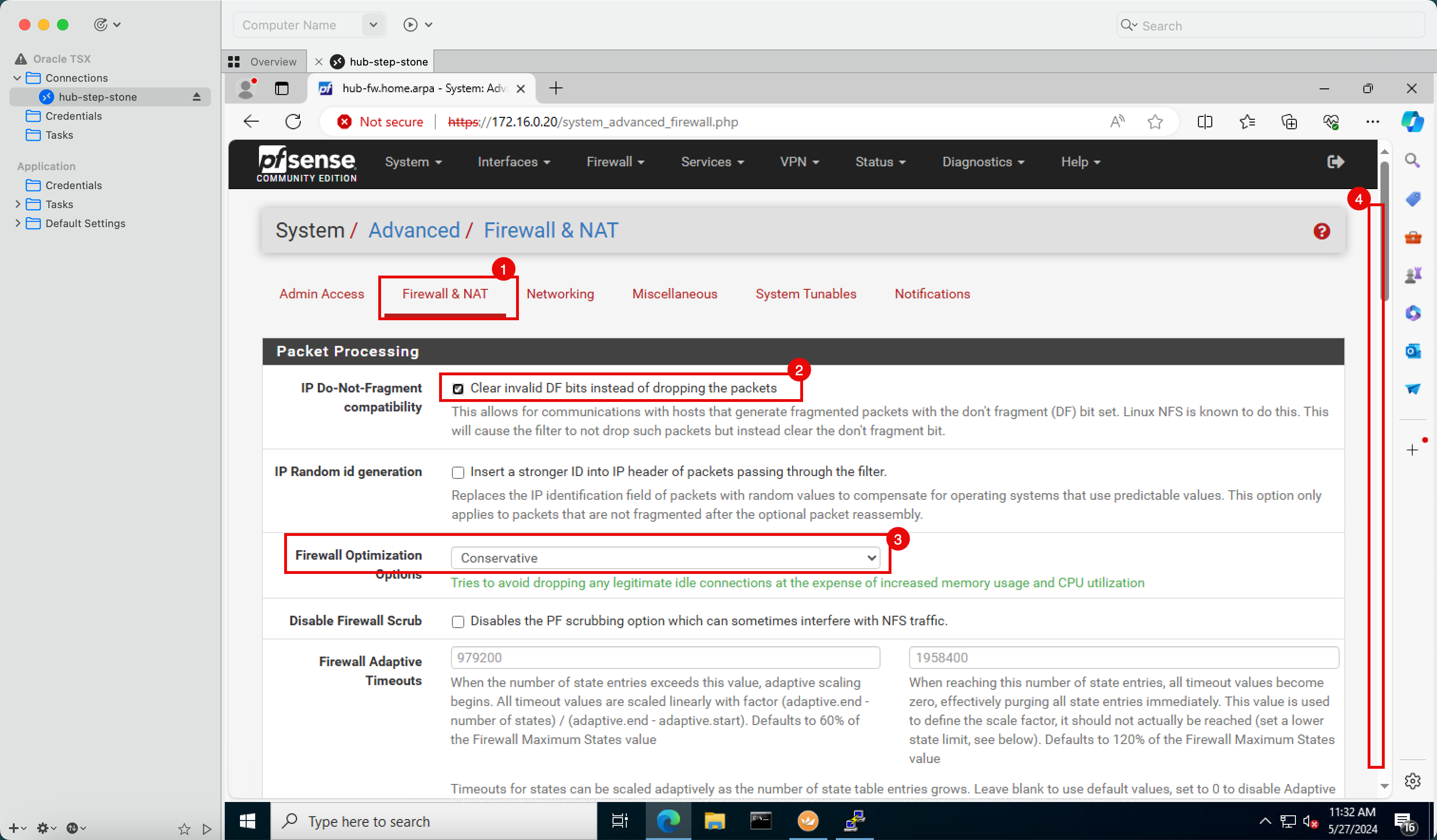

Problem: SSH-Sessions werden nach einigen Sekunden beendet. Wir haben festgestellt, dass die SSH-Verbindungen nach etwa 10 Sekunden unterbrochen wurden und wir haben dieses Problem auf mehreren Ebenen behoben. Wir haben die Sicherheitslisten in OCI, das Routing in OCI und die Firewallregeln in der pfSense geprüft. Schließlich wurde festgestellt, dass das SSH-Drop-Problem mit pfSense zusammenhängt.

-

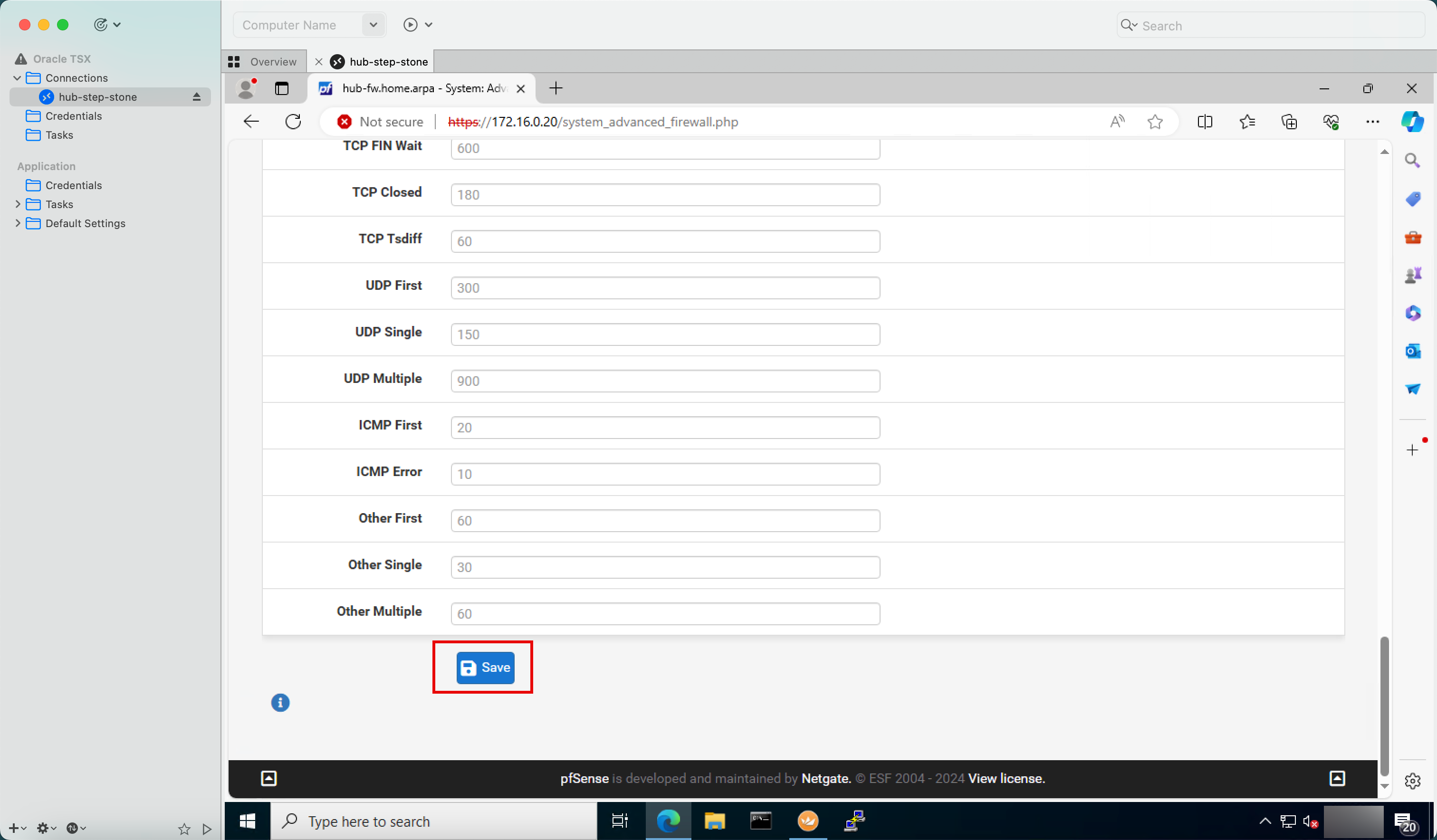

Um das SSH-Drop-Problem zu lösen, gehen Sie zur Managementkonsole pfSense.

- Klicken Sie auf das Dropdown-Menü System.

- Klicken Sie auf Erweitert.

- Klicken Sie auf Firewall und NAT.

- Wählen Sie Ungültige DF-Bits löschen, anstatt Pakete zu löschen

- Wählen Sie unter Firewalloptimierung die Option Konservativ aus.

- Bildlauf nach unten.

-

Klicken Sie auf Speichern.

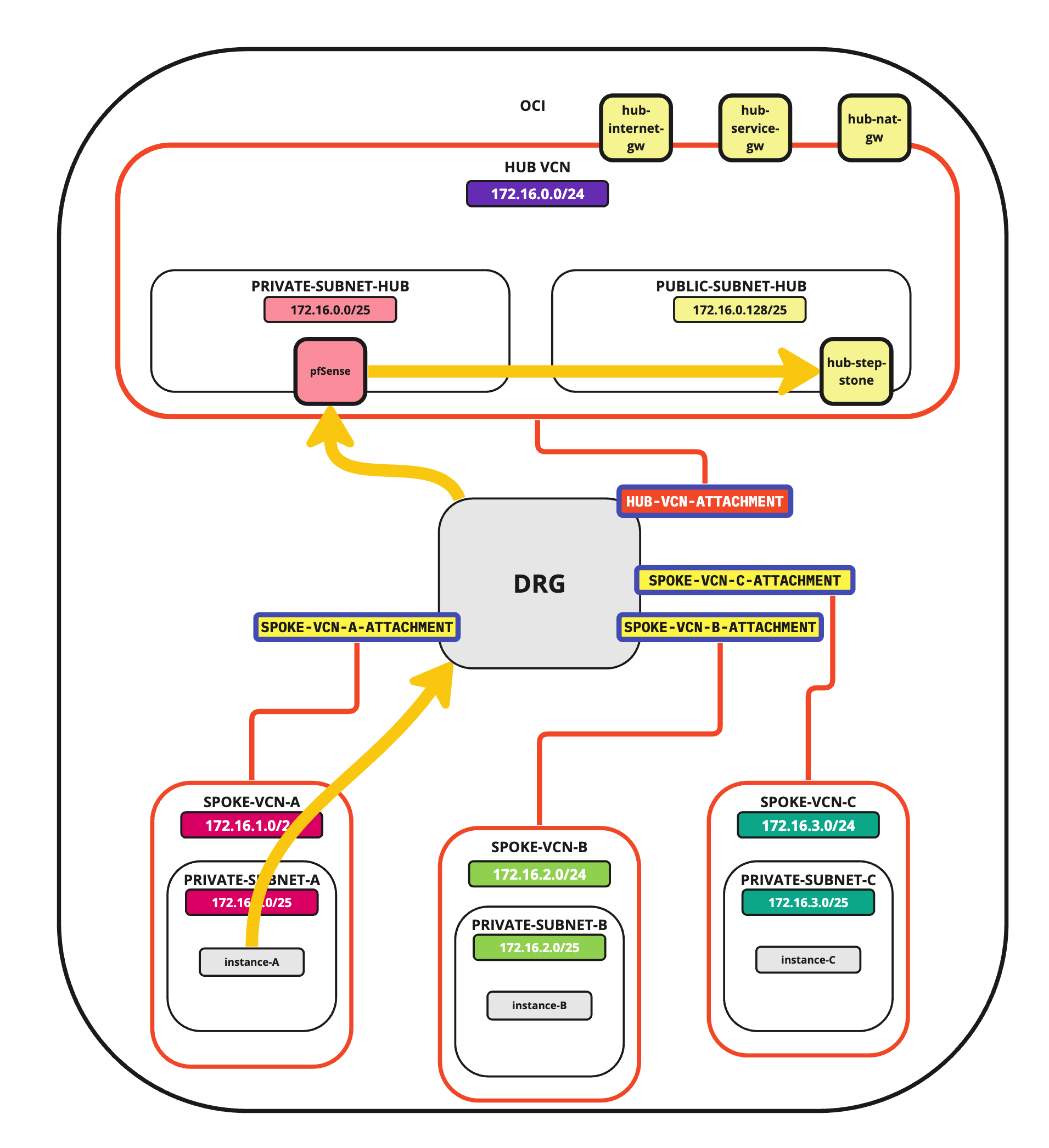

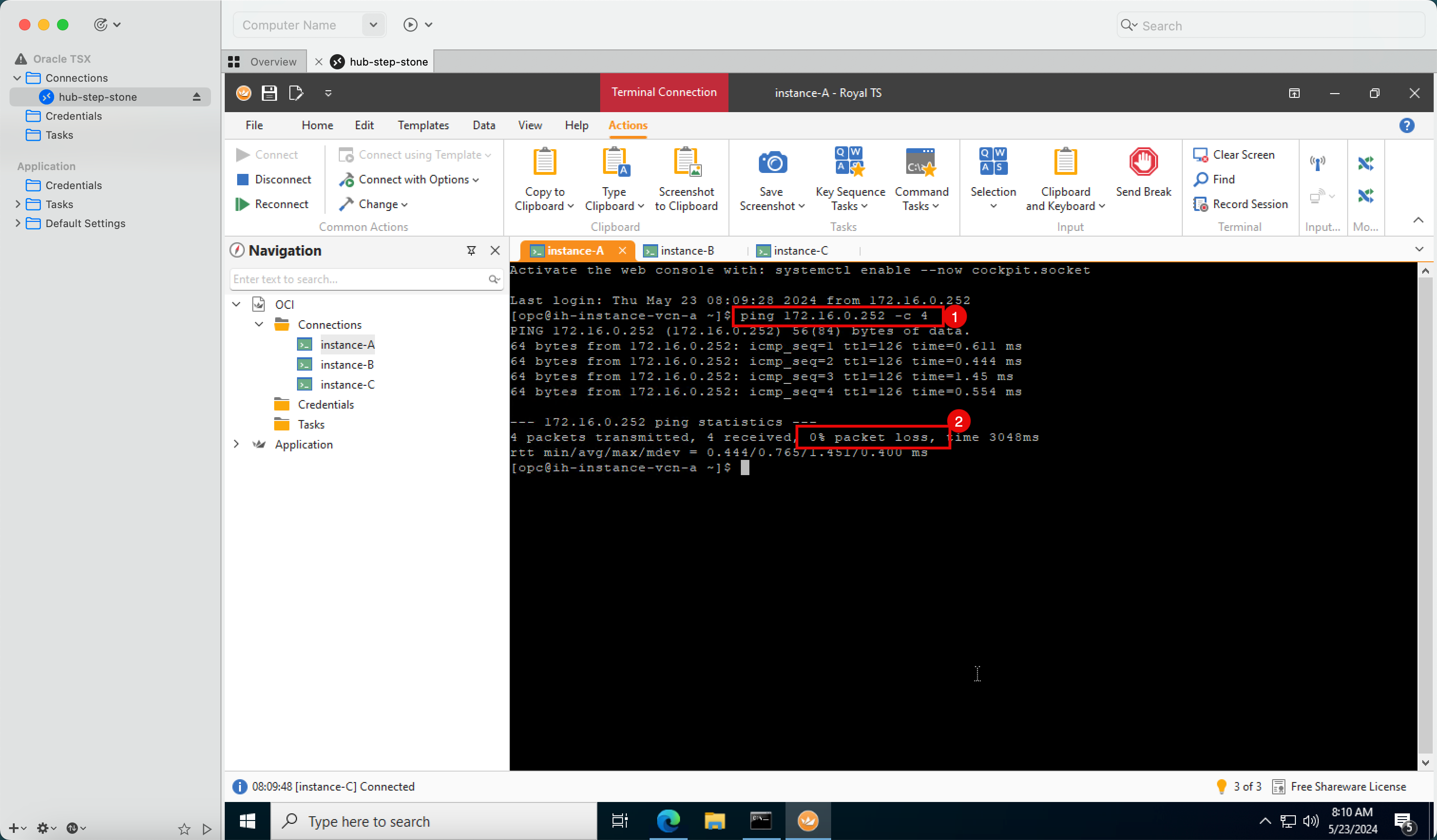

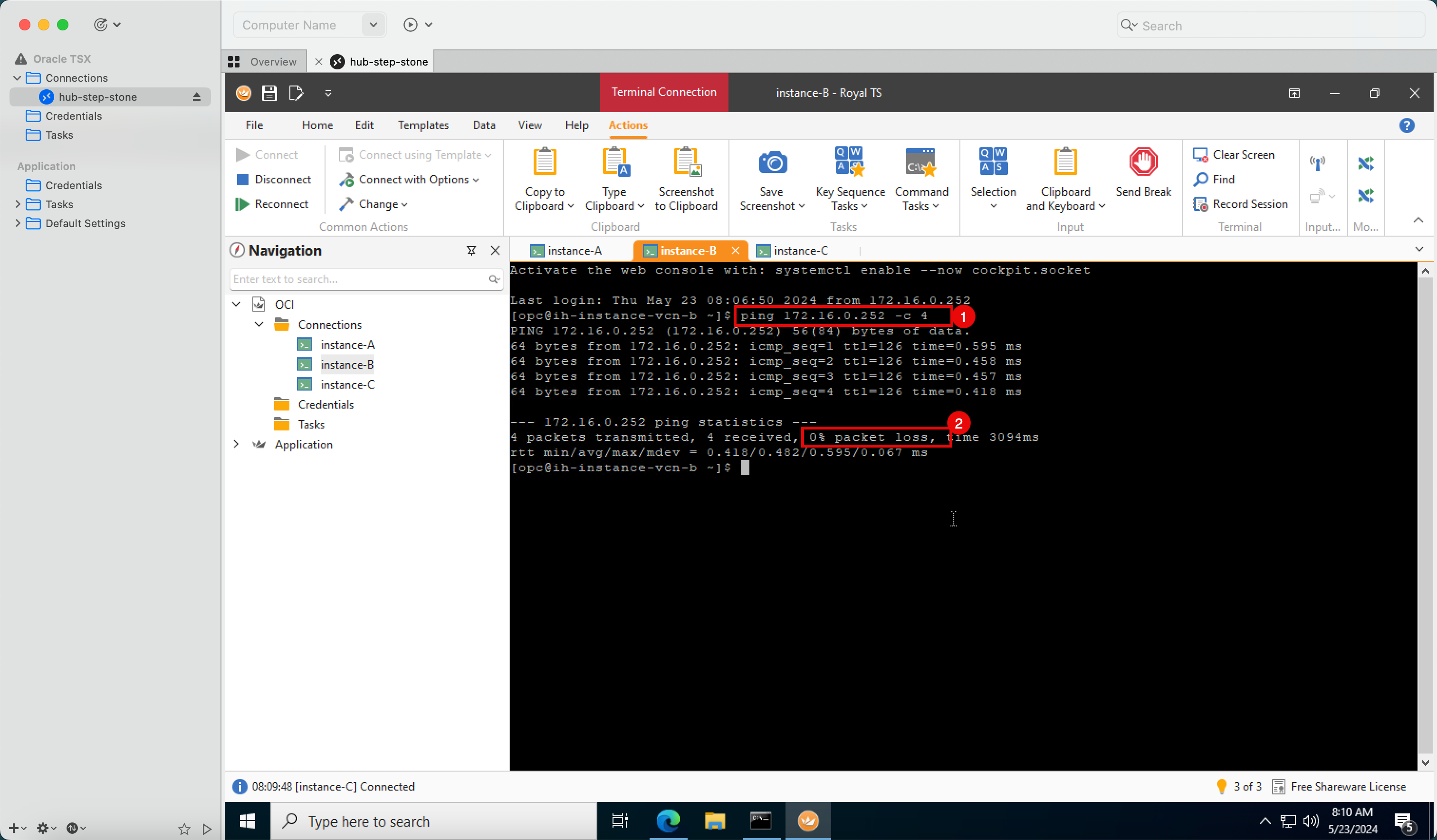

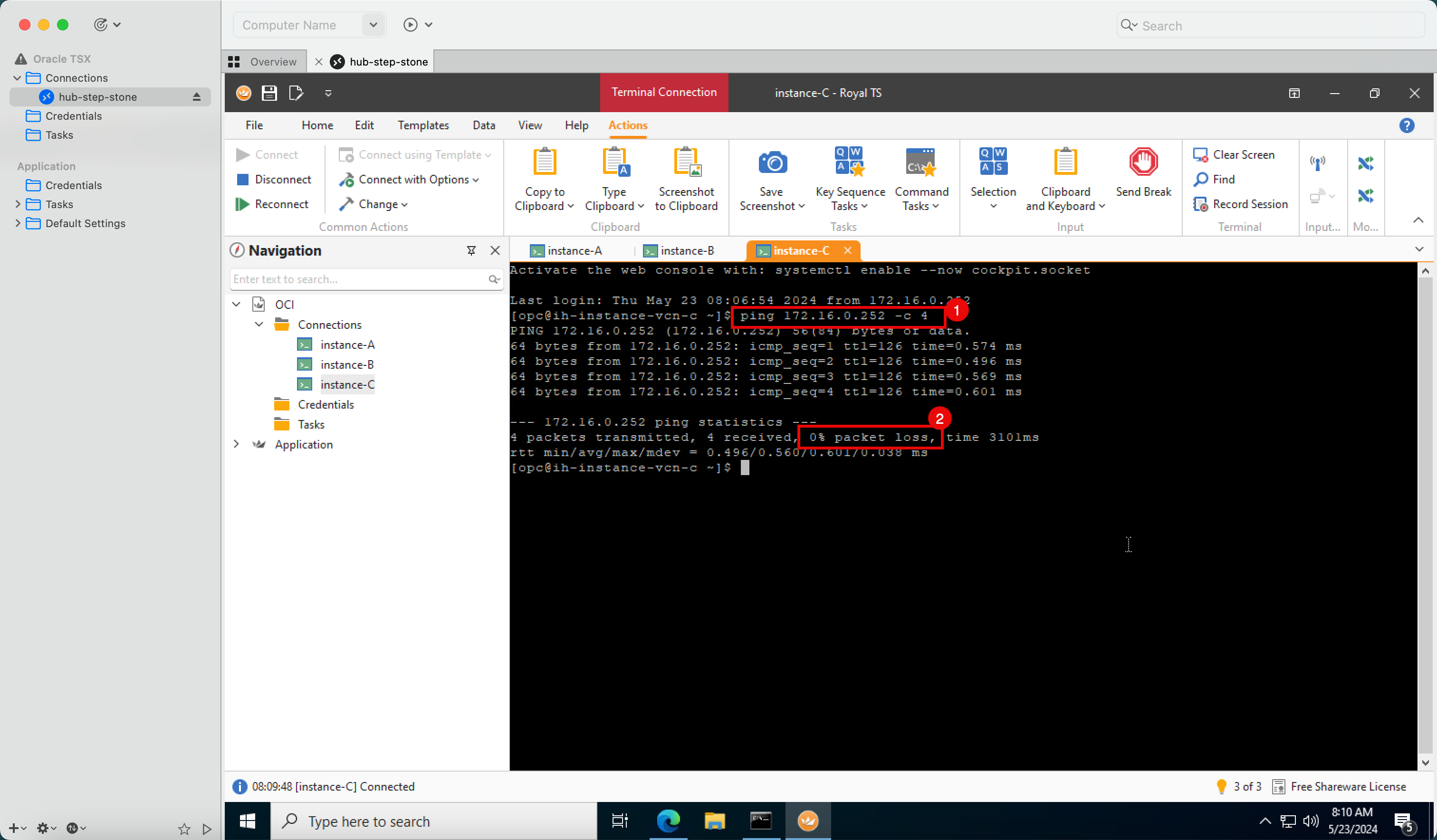

Aufgabe 8.4: Ping vom Spoke-VCN zum Hub-VCN

Jetzt haben wir eine stabile Verbindung von den Sprechern, die wir einige Ping-Tests von den Spoke-VCN-Instanzen ausführen können.

-

Aufgrund der Routing-Konfiguration:

- Der Traffic wird an das DRG gesendet.

- Das DRG leitet den Traffic dann an die Firewall pfSense weiter.

- Die pfSense-Firewall lässt den Traffic basierend auf den konfigurierten Firewallregeln zu oder verweigert ihn.

- Wenn der ICMP-Datenverkehr akzeptiert wird, leitet er den Datenverkehr an den Hub-Schritt-Stein weiter.

- Führen Sie von der Spoke-A-VCN-Instanz einen Ping auf den Hubschrittstein aus.

- Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

- Führen Sie von der Spoke-B-VCN-Instanz einen Ping auf den Hubschrittstein aus.

- Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

- Führen Sie von der Spoke-C-VCN-Instanz einen Ping auf den Hubschrittstein aus.

- Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

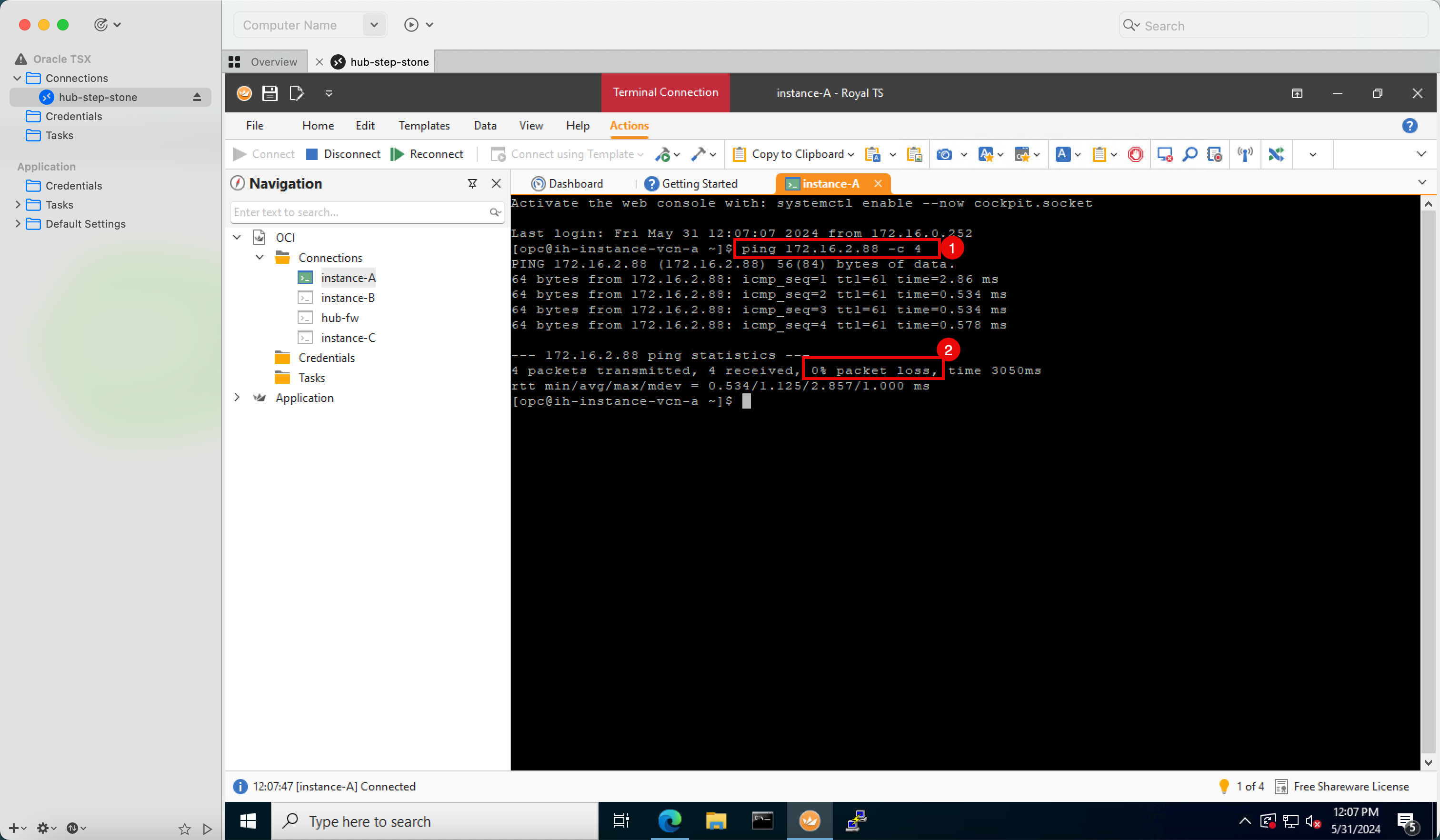

Aufgabe 8.5: Ping von Spoke-VCN A in Spoke-VCN B ausführen

Ein weiterer Ping-Test, den wir machen können, ist von einer Sprache zur anderen.

-

Aufgrund der Routing-Konfiguration:

- Der Traffic wird von Spoke-VCN A an das DRG gesendet.

- Das DRG leitet den Traffic dann an die Firewall pfSense weiter.

- Die pfSense-Firewall lässt den Traffic basierend auf den konfigurierten Firewallregeln zu oder verweigert ihn.

- Wenn der ICMP-Traffic akzeptiert wird, wird der Traffic zurück an das DRG weitergeleitet

- Das DRG leitet den Traffic an Spoke-VCN B weiter.

- Führen Sie einen Ping für eine Spoke-B-VCN-Instanz von der Spoke-A-VCN-Instanz aus.

- Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

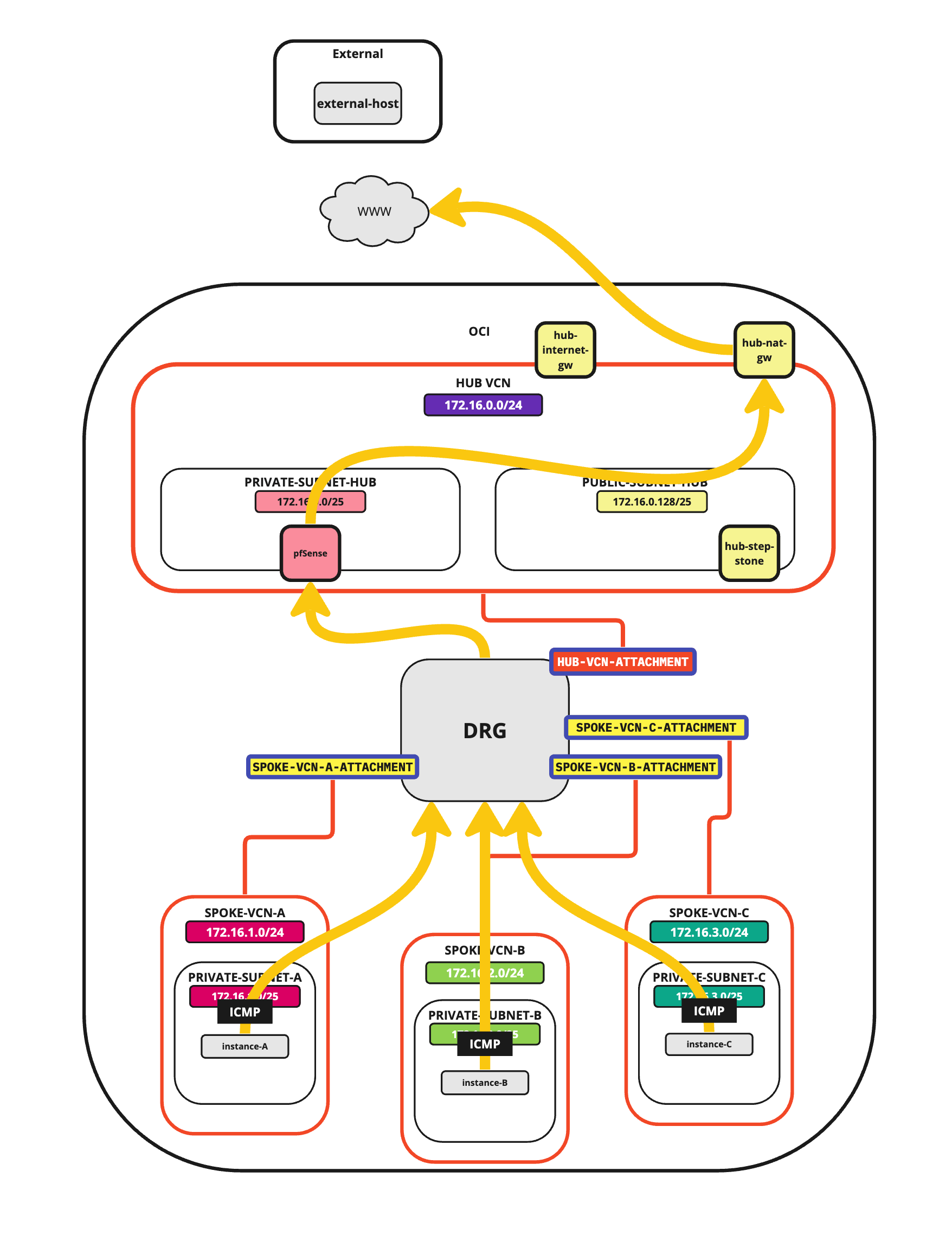

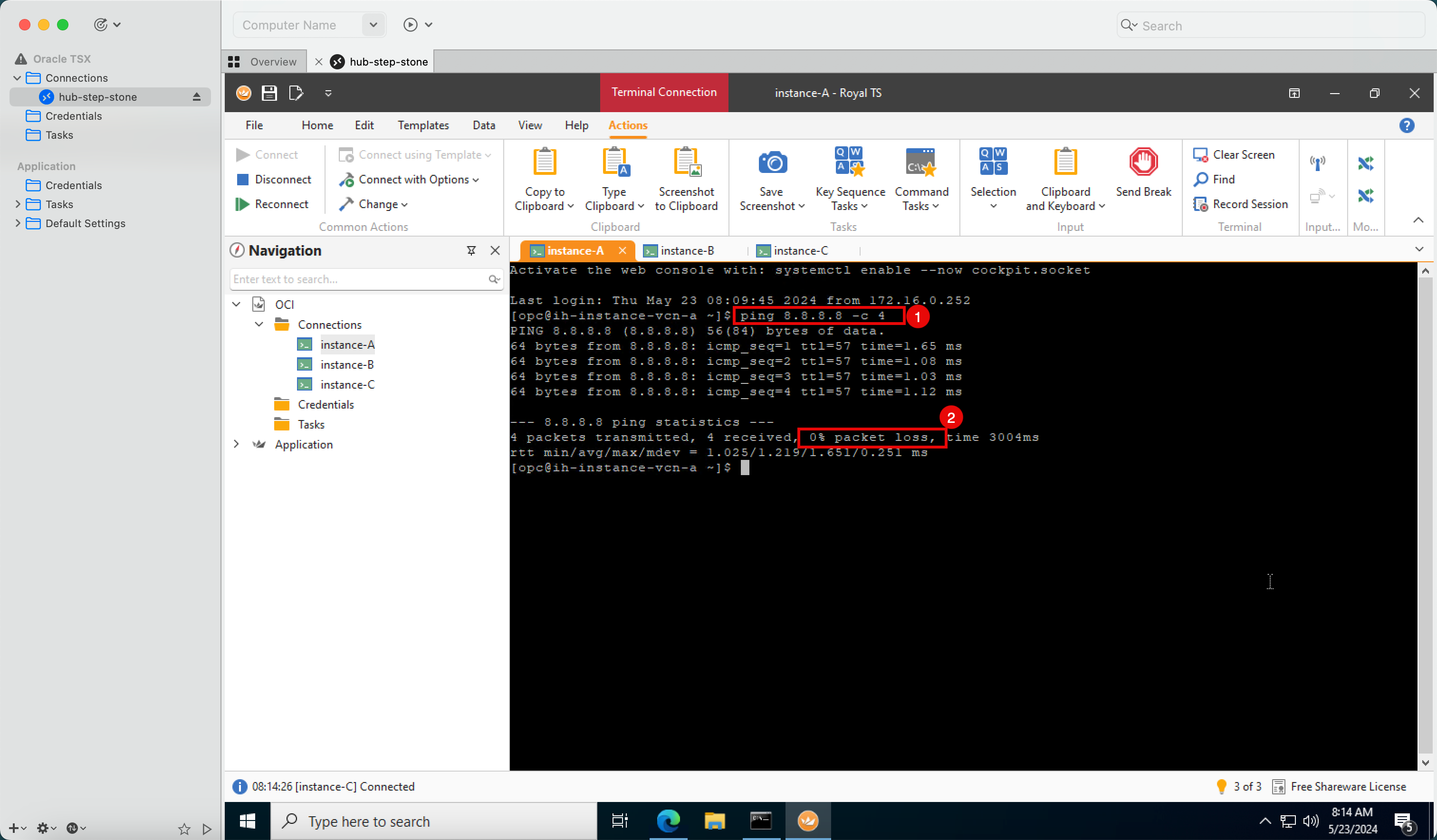

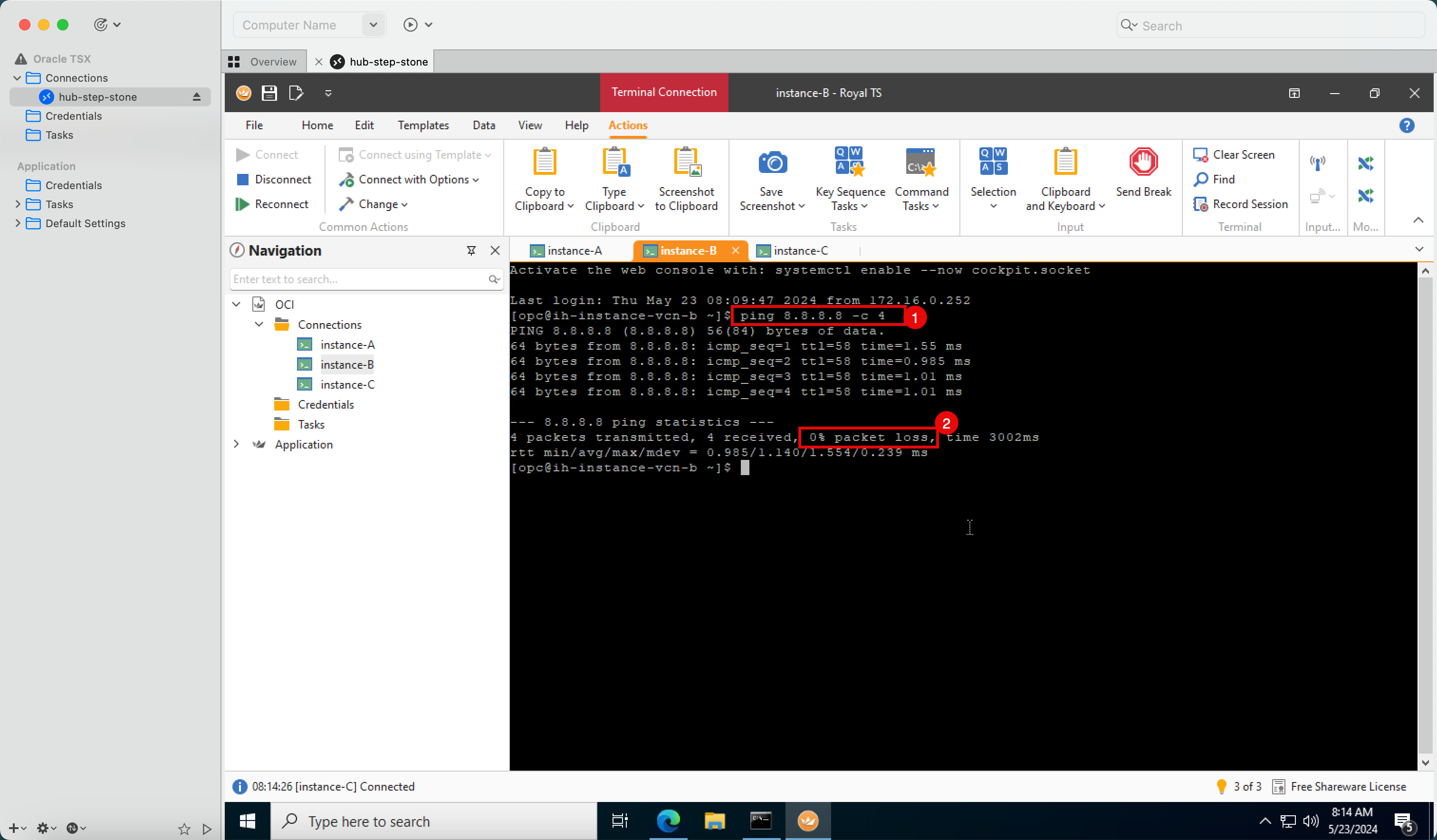

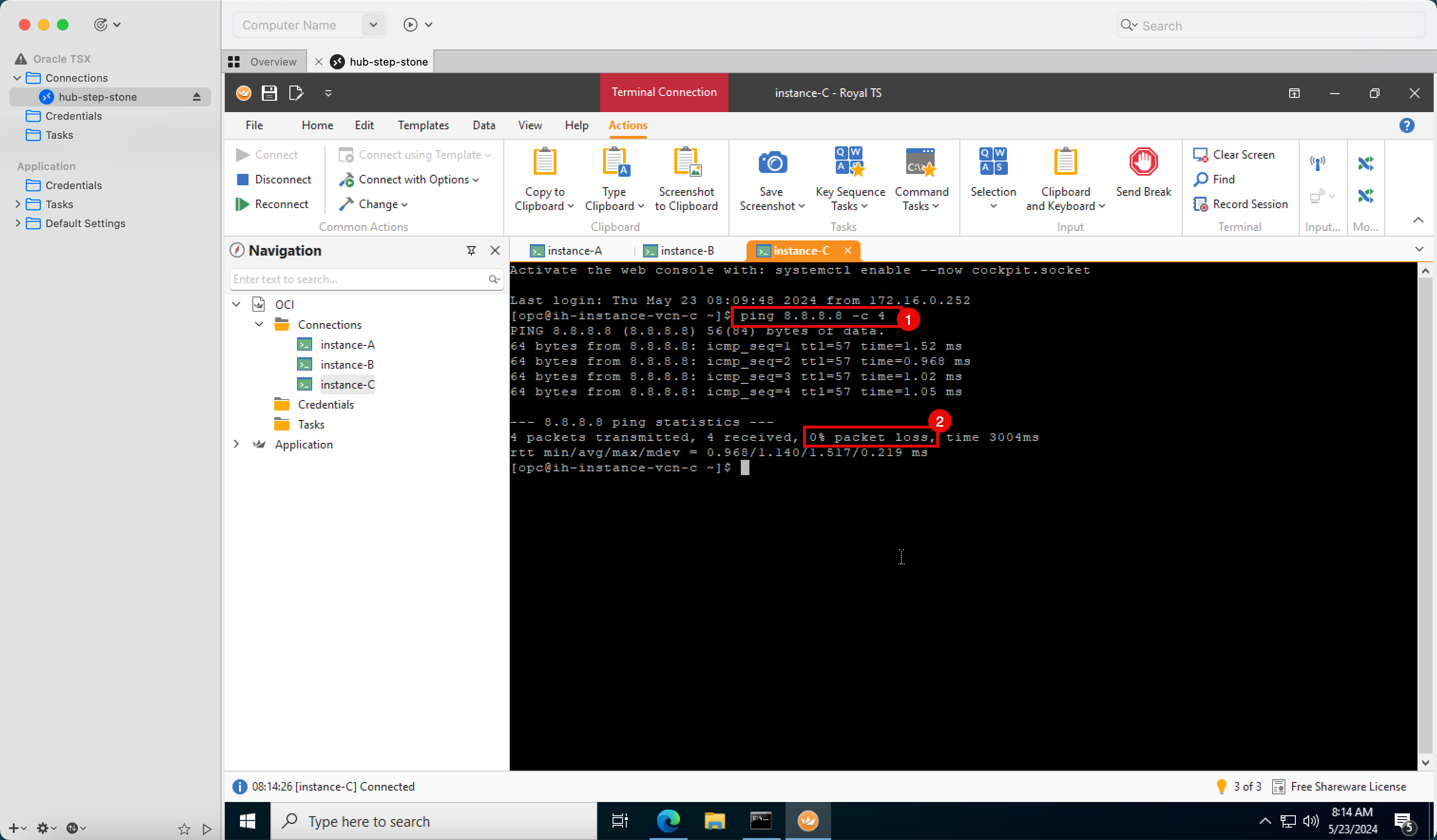

Aufgabe 8.6: Ping vom Spoke-VCN zum Internet

Führen Sie einige Ping-Tests von den Spoke-VCN-Instanzen in Richtung Internet aus.

-

Aufgrund der Routing-Konfiguration:

- Der Traffic wird an das DRG gesendet.

- Das DRG leitet den Traffic dann an die Firewall pfSense weiter.

- Die Firewall pfSense lässt den Traffic basierend auf den konfigurierten Firewallregeln zu oder verweigert ihn.

- Wenn der ICMP-Traffic akzeptiert wird, leitet er den Traffic an das NAT-Gateway weiter.

- Das NAT-Gateway leitet den Traffic an das Internet weiter.

- Führen Sie einen Ping für den DNS-Server von Google

8.8.8.8aus der Spoke-A-VCN-Instanz aus. - Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

- Führen Sie einen Ping für den DNS-Server von Google

8.8.8.8aus der Spoke-B-VCN-Instanz aus. - Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

- Pingen Sie von der Spoke-C-VCN-Instanz aus auf den DNS-Server

8.8.8.8von Google. - Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

Aufgabe 8.7: Verbindung vom Spoke-VCN zum Internet herstellen

Wir haben einen grundlegenden Ping-Test gemacht. Jetzt müssen wir die Hub-VCN-Ingress-Sicherheitsliste öffnen, um den gesamten TCP-Traffic zum Internet zuzulassen, da unsere Firewallüberprüfung von der Firewall pfSense durchgeführt wird und es keinen Sinn macht, mehrere Firewallsicherheitsebenen zu haben, es sei denn, dies ist die Anforderung.

Hub-VCN-Sicherheitsliste aktualisieren

Gehen Sie zur OCI-Konsole, und klicken Sie auf Networking und Virtuelle Cloud-Netzwerke.

-

Klicken Sie auf das Hub-VCN.

- Klicken Sie auf Sicherheitslisten.

- Klicken Sie auf die Standardsicherheitsliste für das HUB-VCN.

-

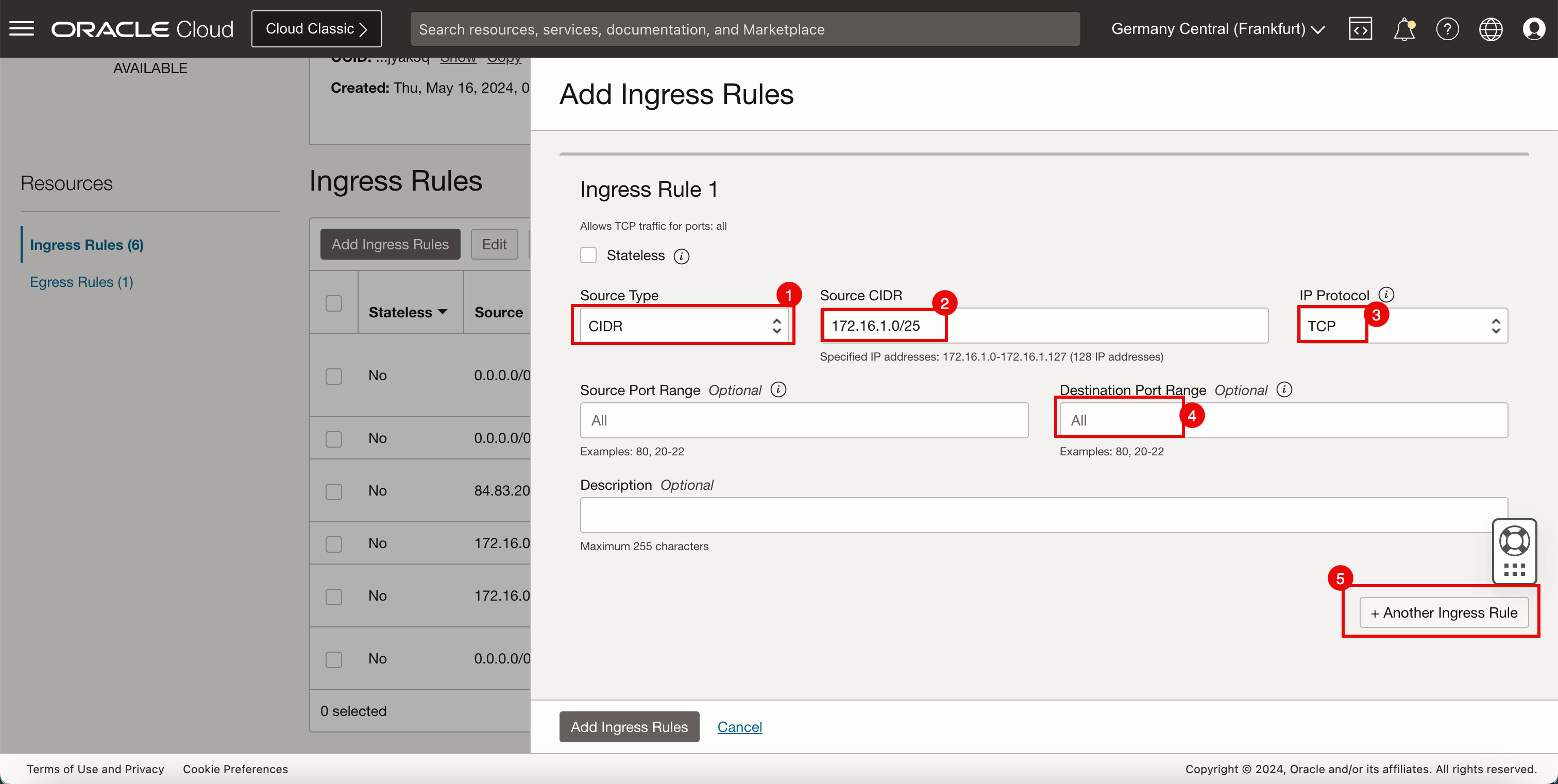

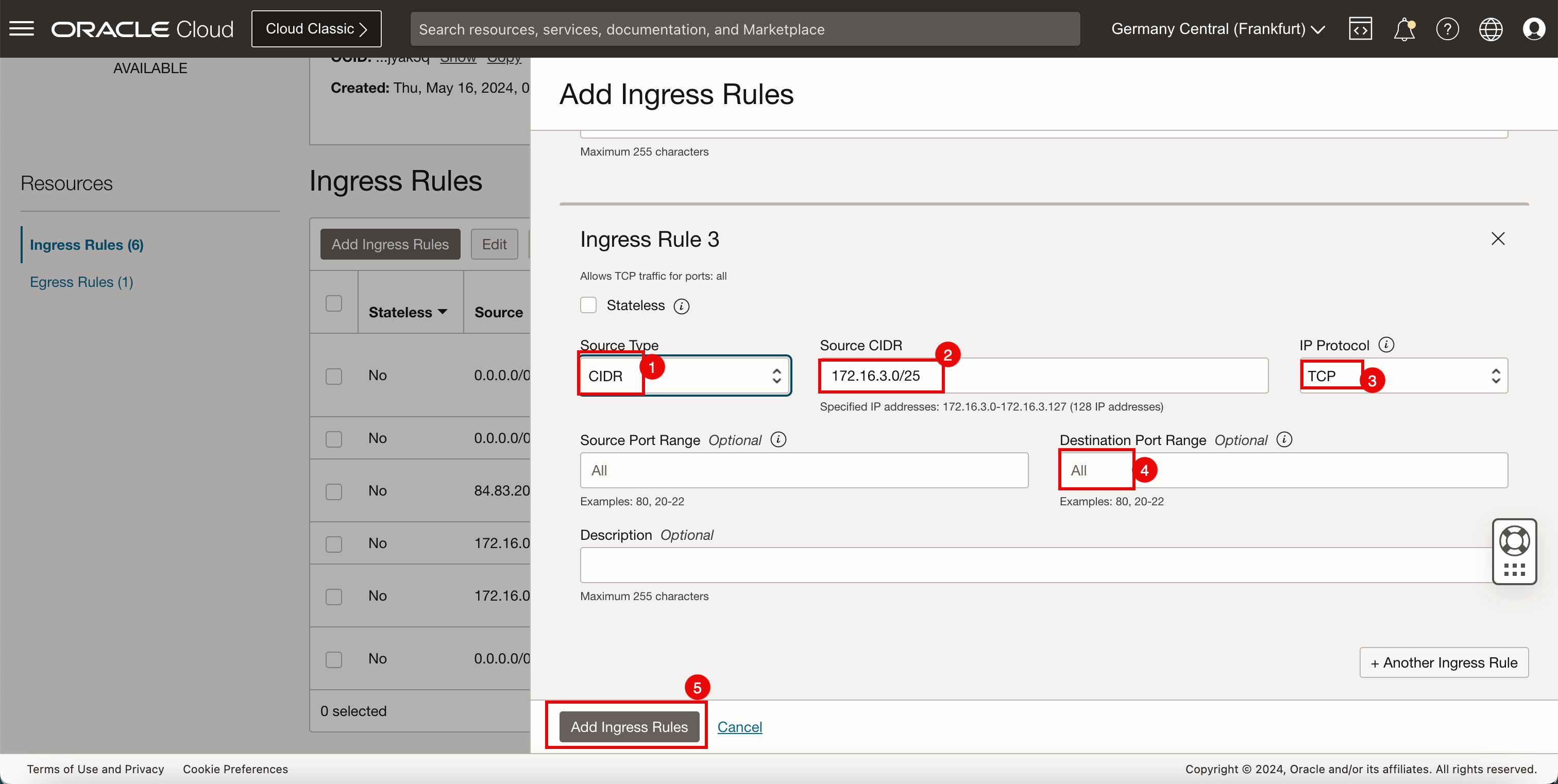

Klicken Sie auf Ingress-Regeln hinzufügen.

- Wählen Sie unter Quelltyp die Option CIDR aus.

- Geben Sie unter Quell-CIDR

172.16.1.0/25ein. - Wählen Sie unter IP-Protokoll die Option TCP aus.

- In Destination Port Range, enter All.

- Klicken Sie auf "+ Another Ingress Rule".

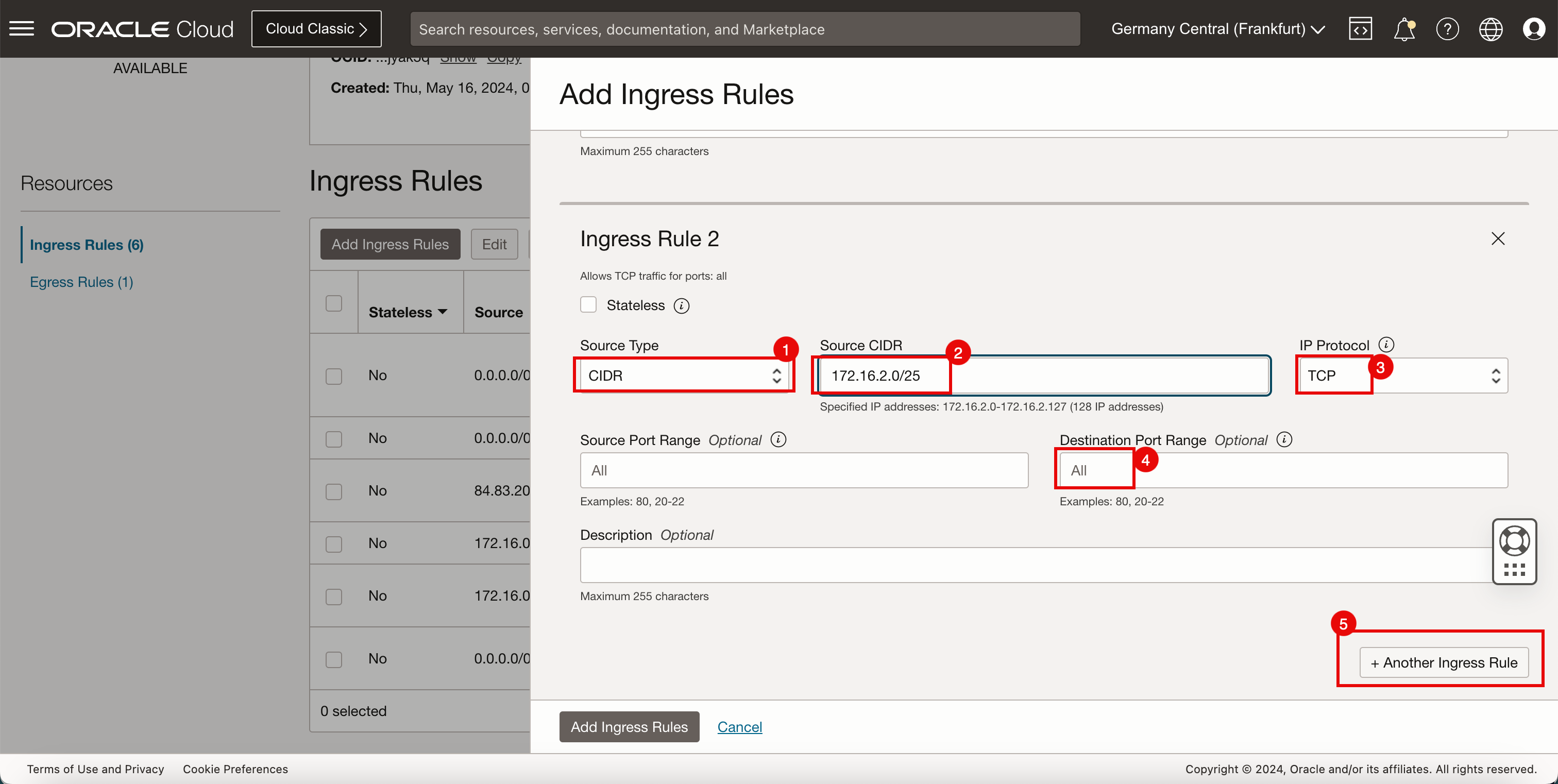

- Wählen Sie unter Quelltyp die Option CIDR aus.

- Geben Sie unter Quell-CIDR

172.16.2.0/25ein. - Wählen Sie unter IP-Protokoll die Option TCP aus.

- In Destination Port Range, enter All.

- Klicken Sie auf "+ Another Ingress Rule".

- Wählen Sie unter Quelltyp die Option CIDR aus.

- Geben Sie unter Quell-CIDR

172.16.3.0/25ein. - Wählen Sie unter IP-Protokoll die Option TCP aus.

- In Destination Port Range, enter All.

- Klicken Sie auf "+ Another Ingress Rule".

-

Beachten Sie, dass alle Regeln vorhanden sind.

-

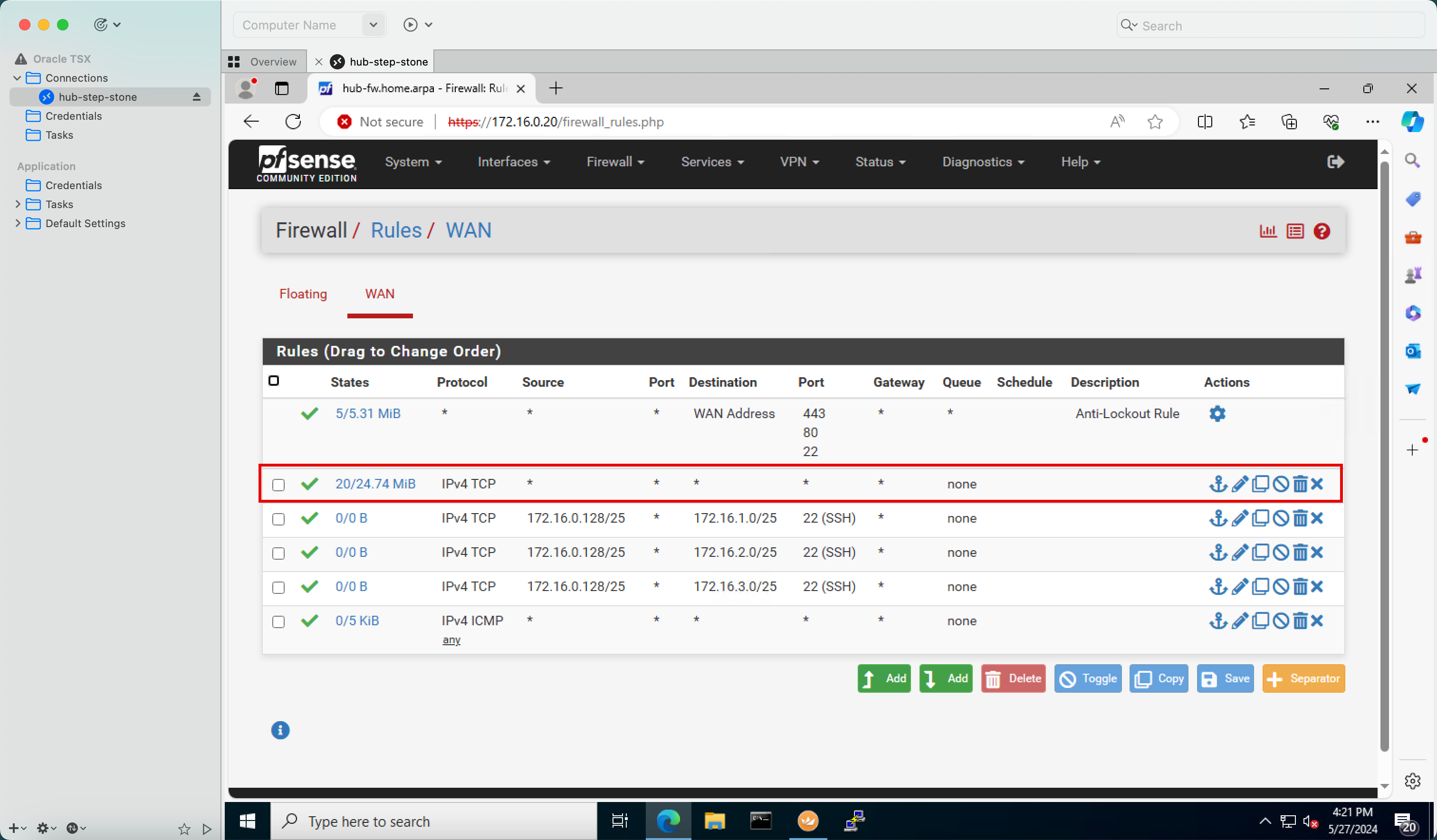

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

Prüfen Sie die pfSense-Firewall

-

Um das Testen zu vereinfachen, haben wir der pfSense-Firewall eine Regel hinzugefügt, um den gesamten Traffic zuzulassen.

-

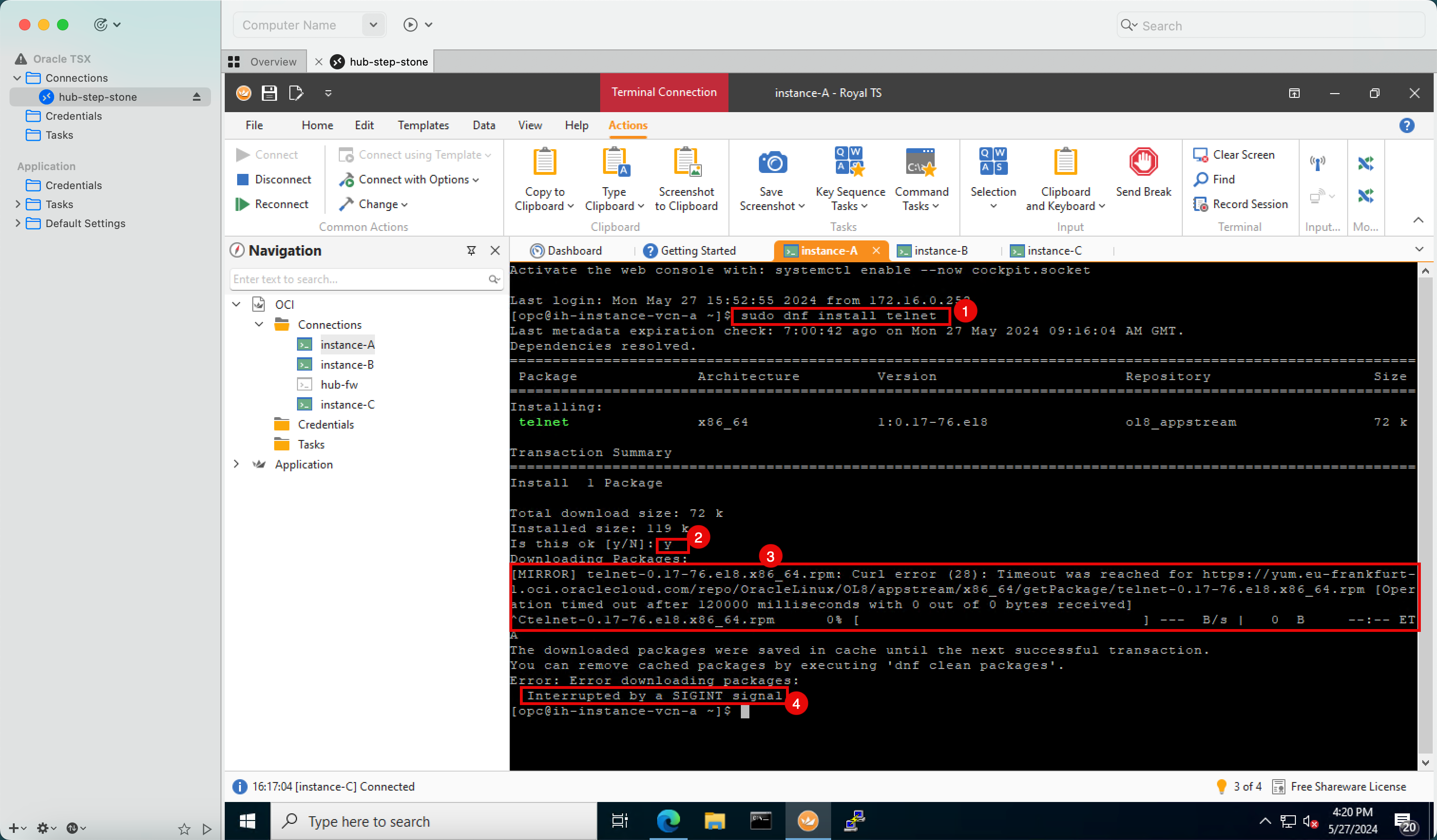

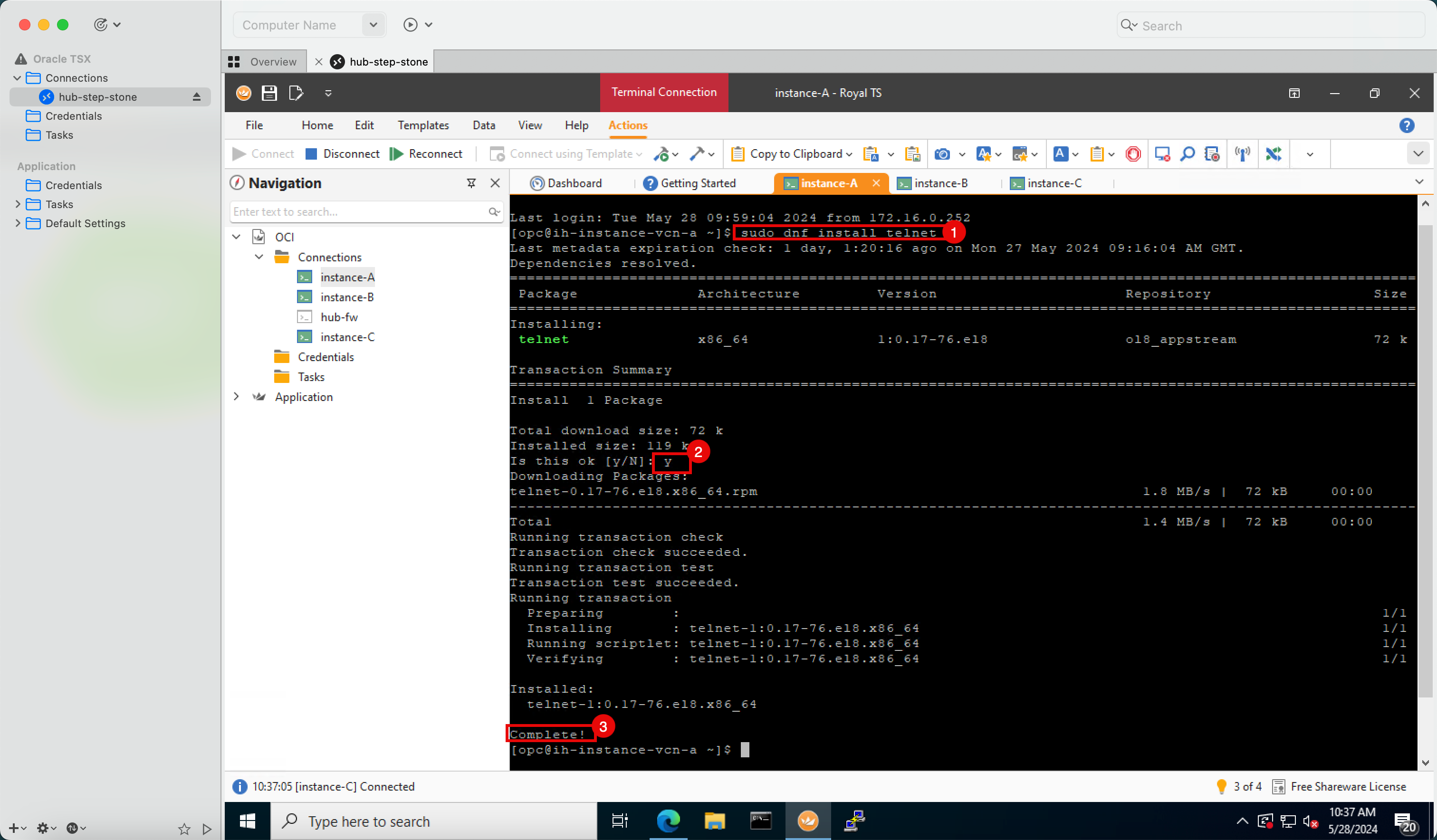

Installieren Sie eine einfache Anwendung auf der Spoke-VCN-A-Instanz Telnet.

- Führen Sie den Befehl

sudo dnf install telnetaus, um Telnet in der Spoke-VCN-A-Instanz zu installieren. - Geben Sie unter Ist dies in Ordnung Y ein.

- Beachten Sie, dass für die Verbindung ein Timeout auftritt.

- Klicken Sie auf STRG + C, um die Anforderung zu stoppen.

- Führen Sie den Befehl

Die Installation und das Upgrade der Software oder eine Compute-Instanz, die auf Oracle Linux basiert, erfolgt nicht über das Internet.

Um Software auf einer Oracle Linux-Instanz zu installieren, lässt Oracle dies nur über ihre Software-Repositorys zu. Diese sind über das Servicegateway erreichbar.

Unsere nächste und letzte Aufgabe besteht darin, ein Servicegateway zu erstellen und Routing zu konfigurieren, um den Traffic für die Oracle-Services über dieses neue Servicegateway weiterzuleiten.

Aufgabe 8.8: Linux-Instanzen die Installation und Aktualisierung von Software mit dem Servicegateway erlauben

Das Routing für OCI-Services wurde noch nicht konfiguriert.

-

Nach der Konfiguration des Routings:

- Der Traffic wird an das DRG gesendet.

- Das DRG leitet den Traffic dann an das Servicegateway weiter.

- Und das Servicegateway leitet den Traffic an das OCI-Servicenetzwerk weiter.

-

Um Routing zu konfigurieren, gehen Sie zur OCI-Konsole, und klicken Sie in der oberen linken Ecke auf das Hamburger-Menü, Networking und Virtuelle Cloud-Netzwerke.

-

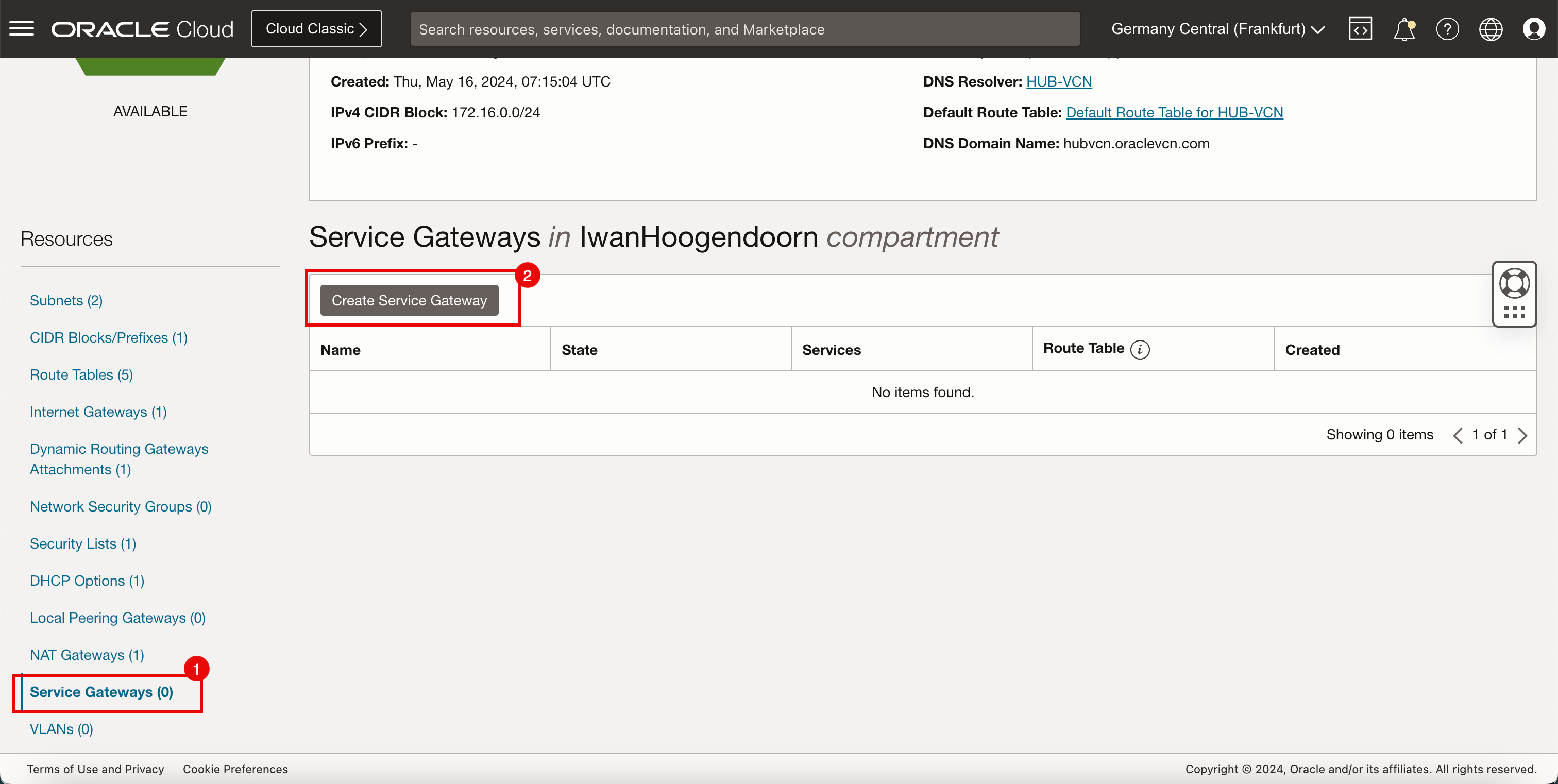

Klicken Sie auf Hub-VCN.

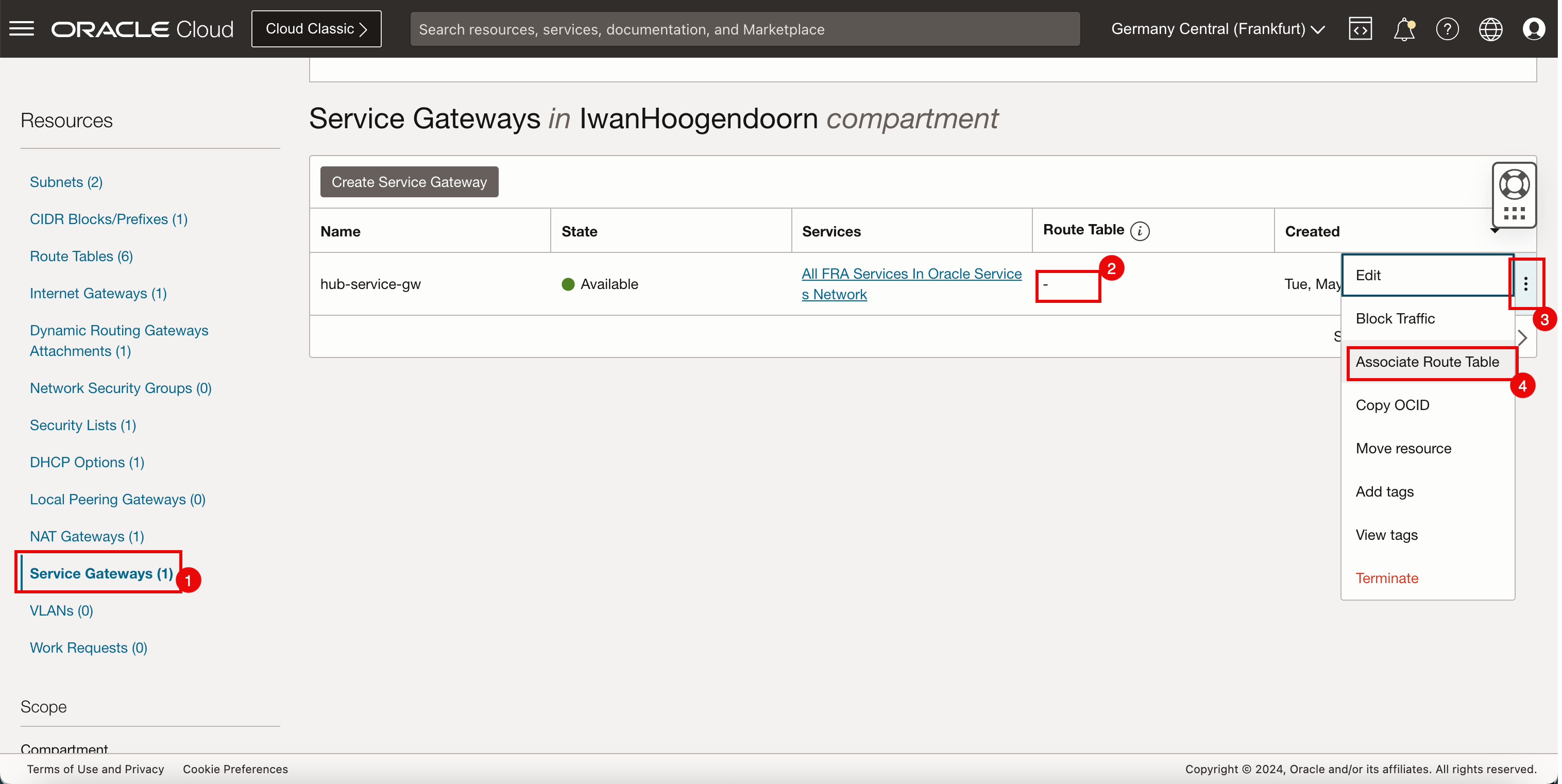

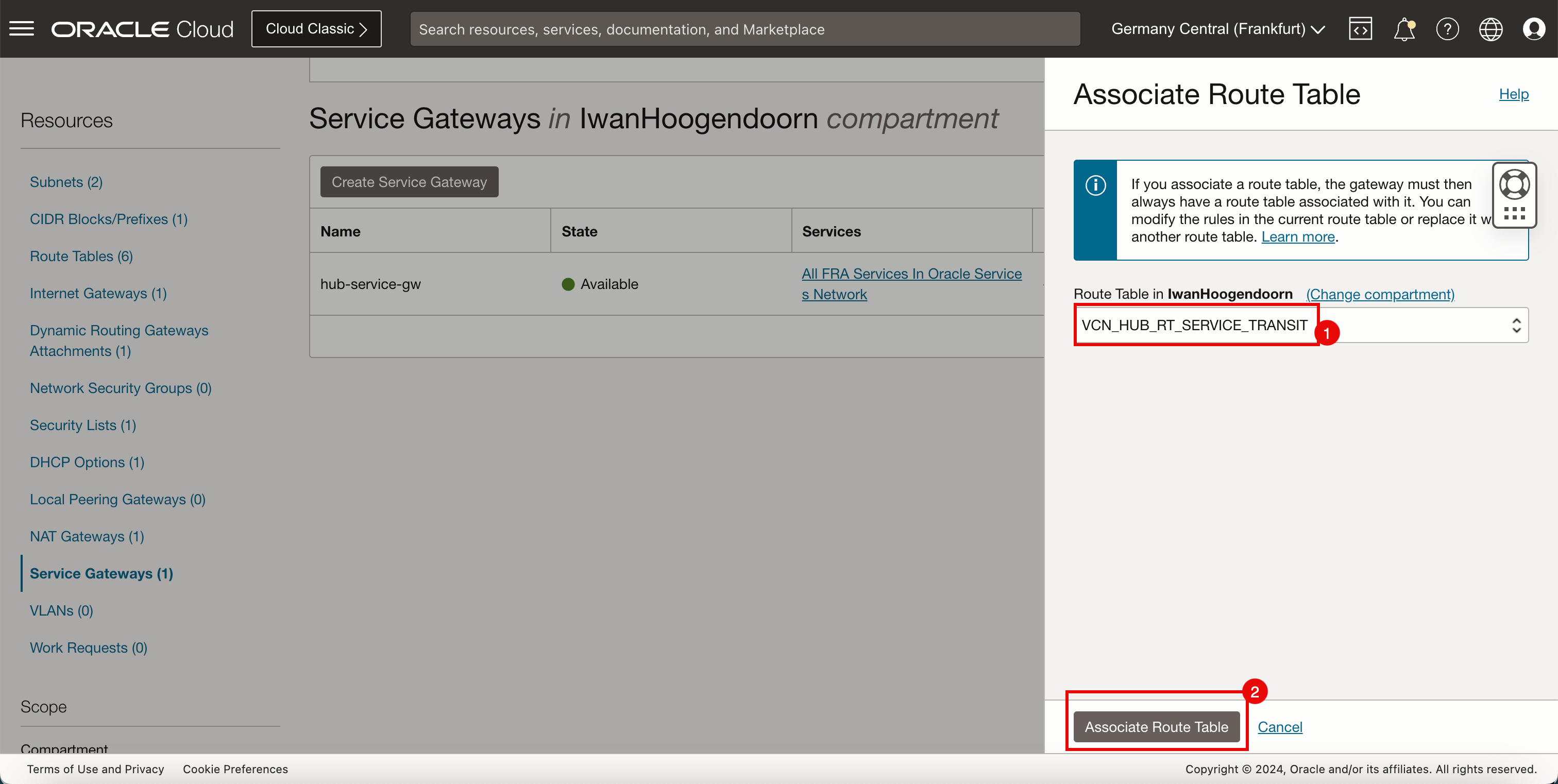

- Klicken Sie auf Servicegateways.

- Klicken Sie auf Servicegateway erstellen.

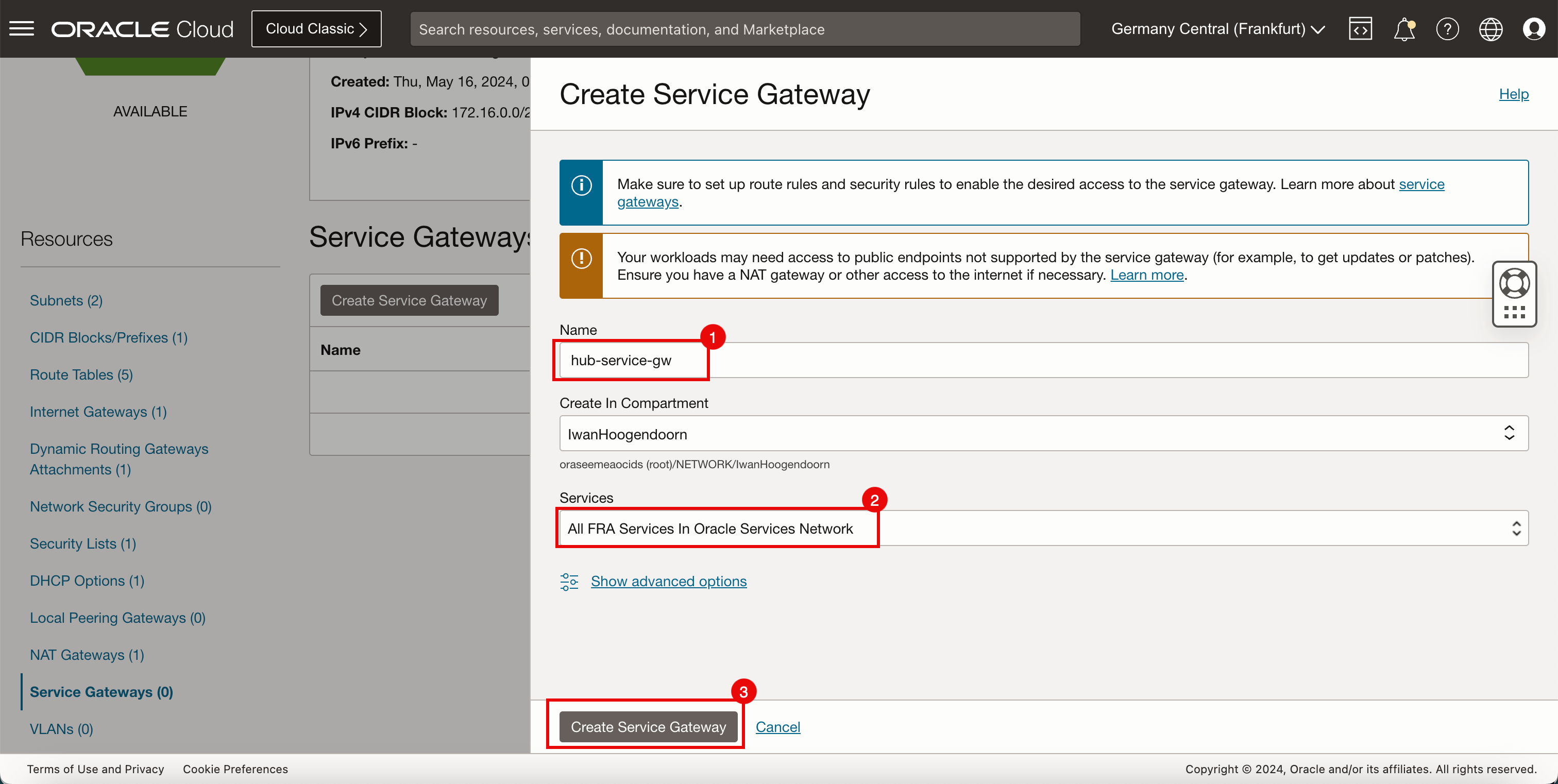

- Geben Sie den Namen für das Servicegateway ein.

- Wählen Sie unter Services die Option All Services in Oracle Services Network aus.

- Klicken Sie auf Servicegateway erstellen.

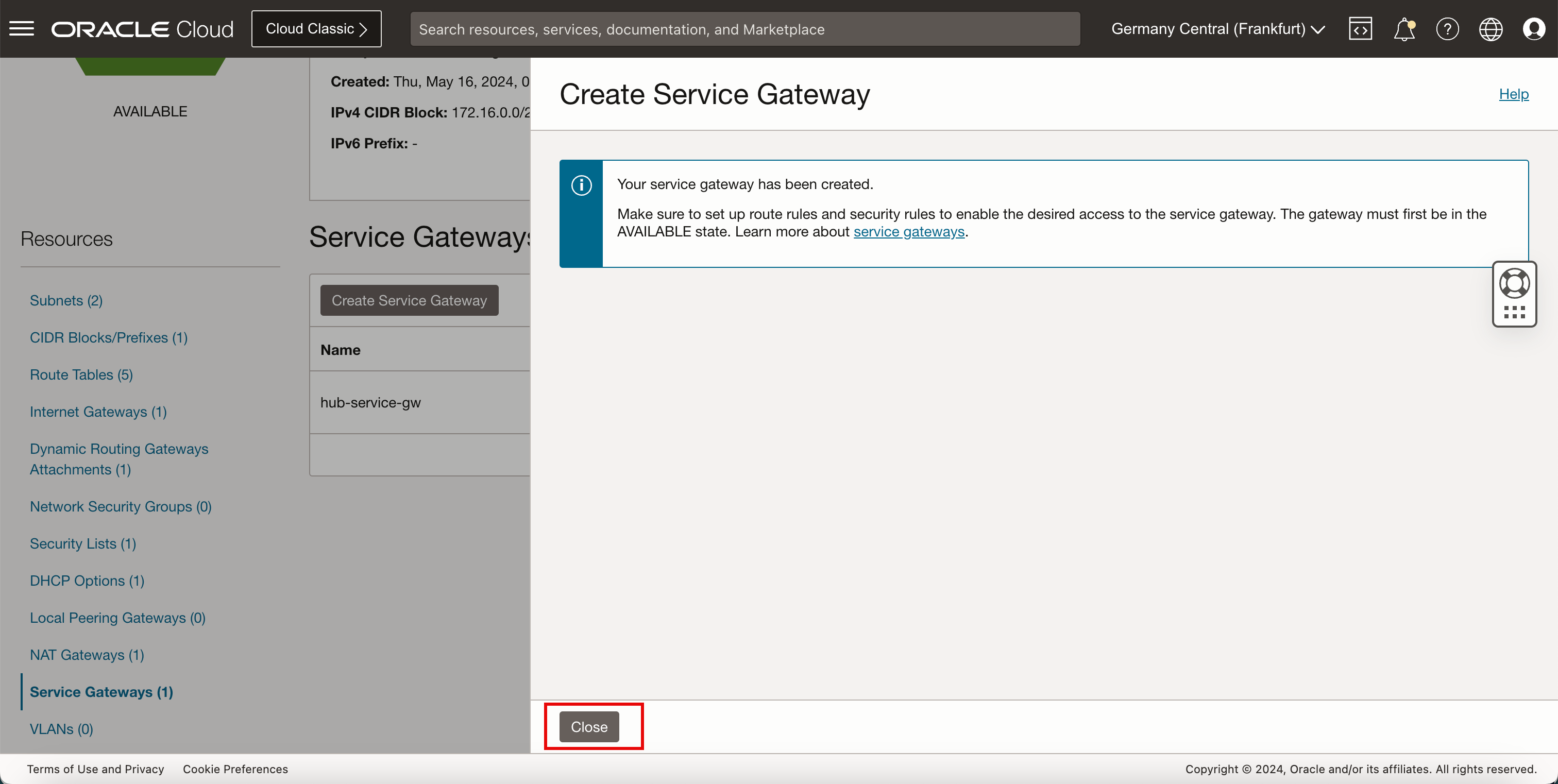

-

Klicken Sie auf Schließen.

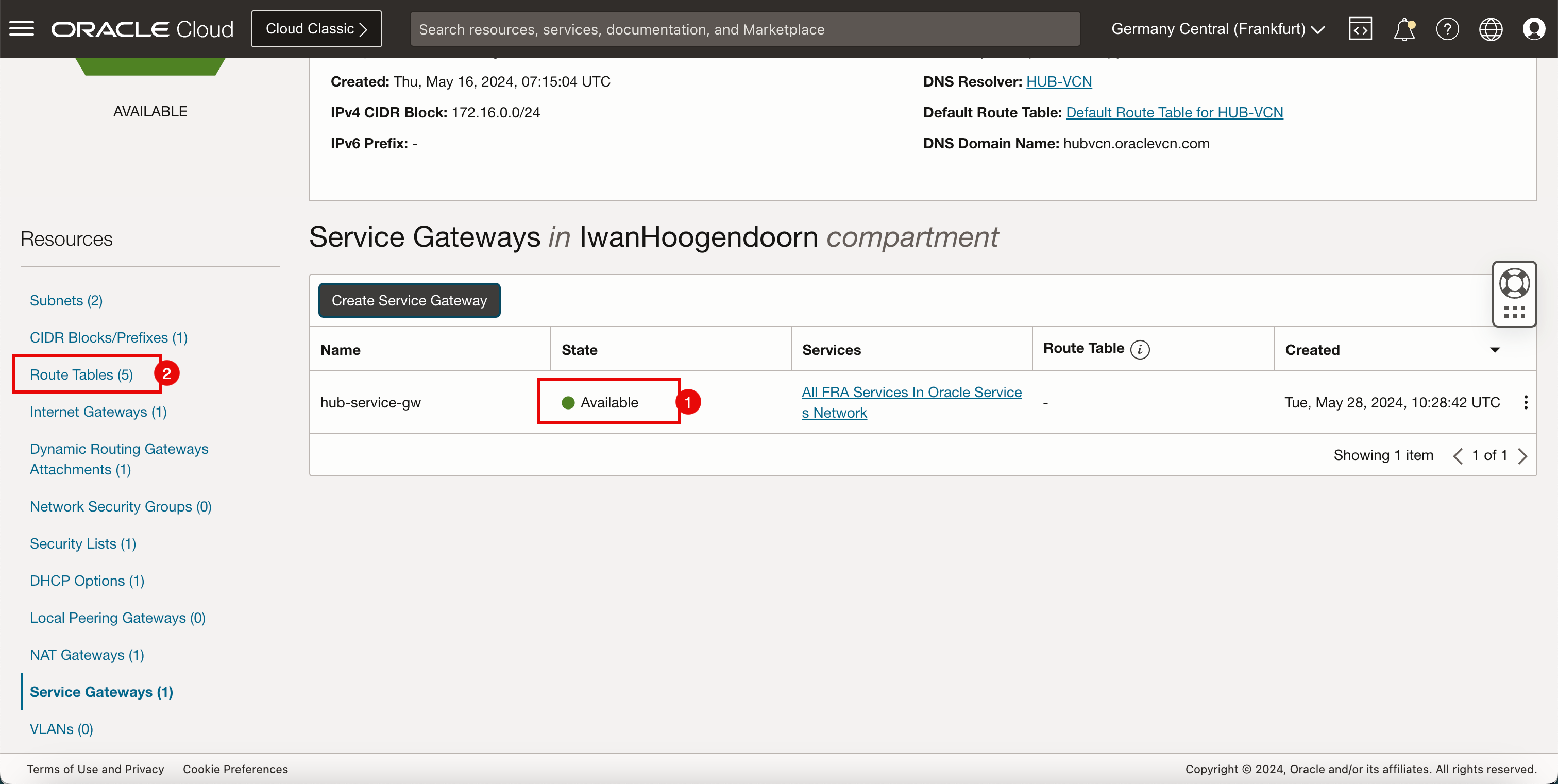

- Beachten Sie, dass das Servicegateway verfügbar ist.

- Klicken Sie auf Routentabellen.

-

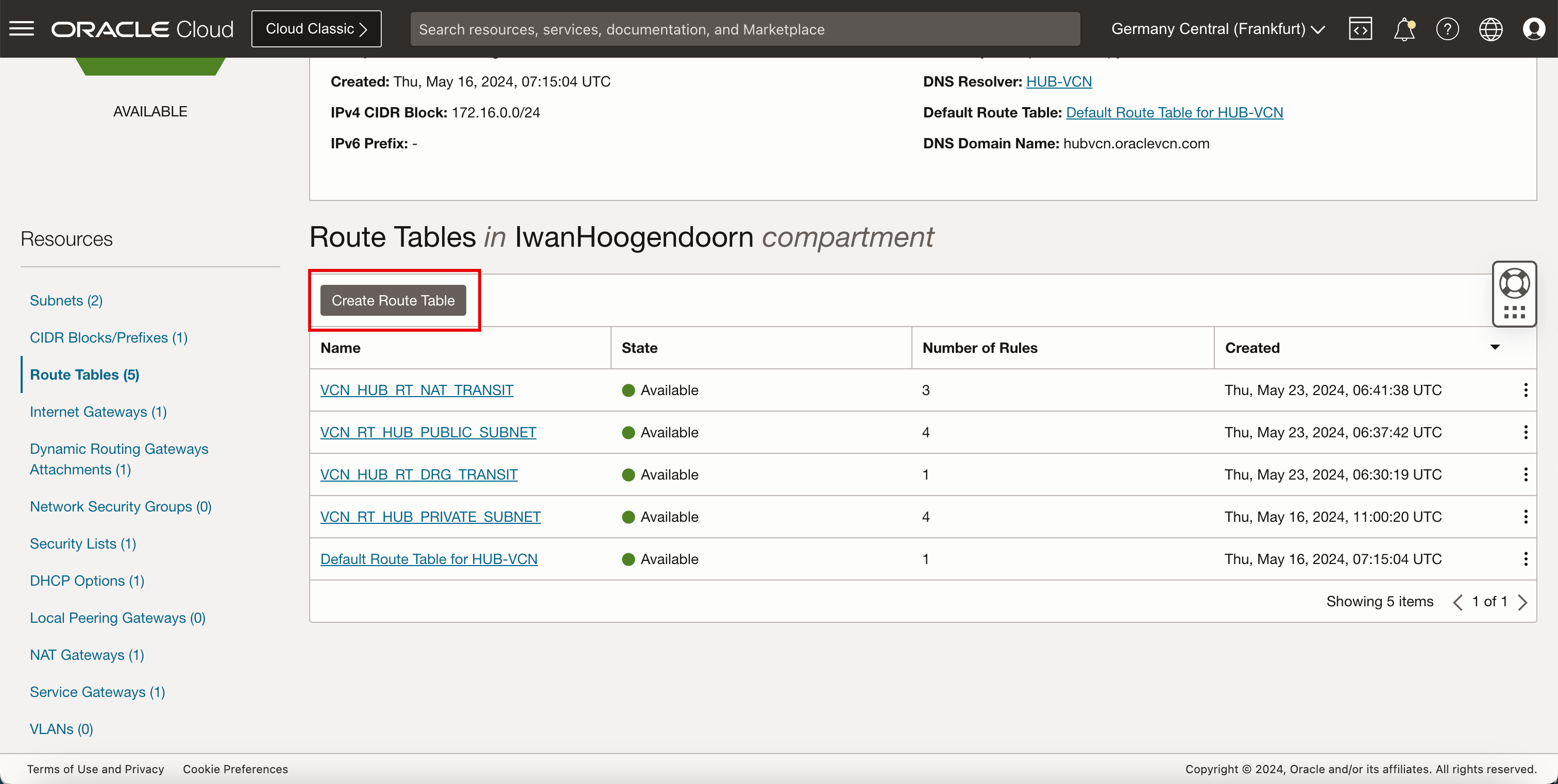

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

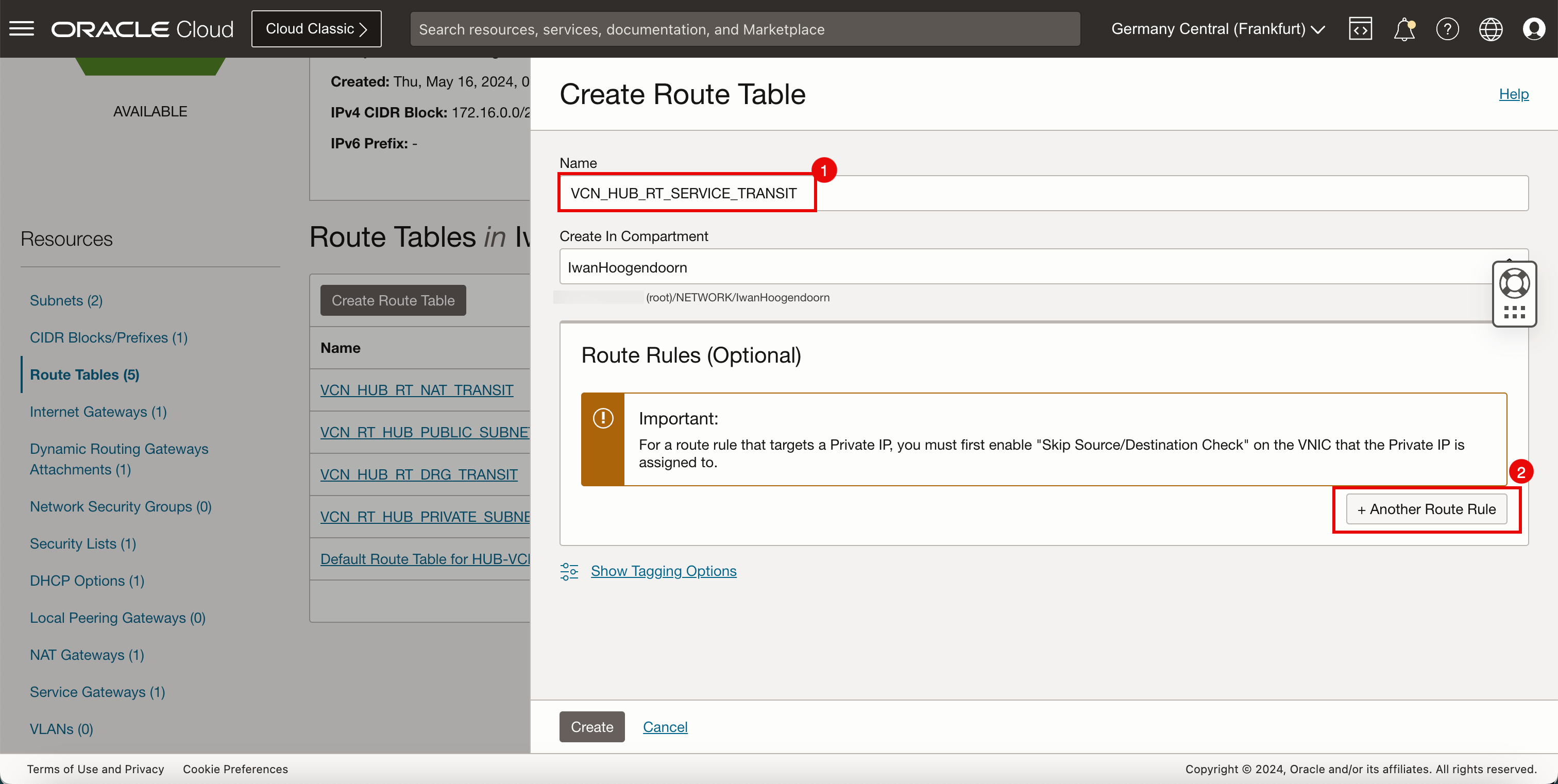

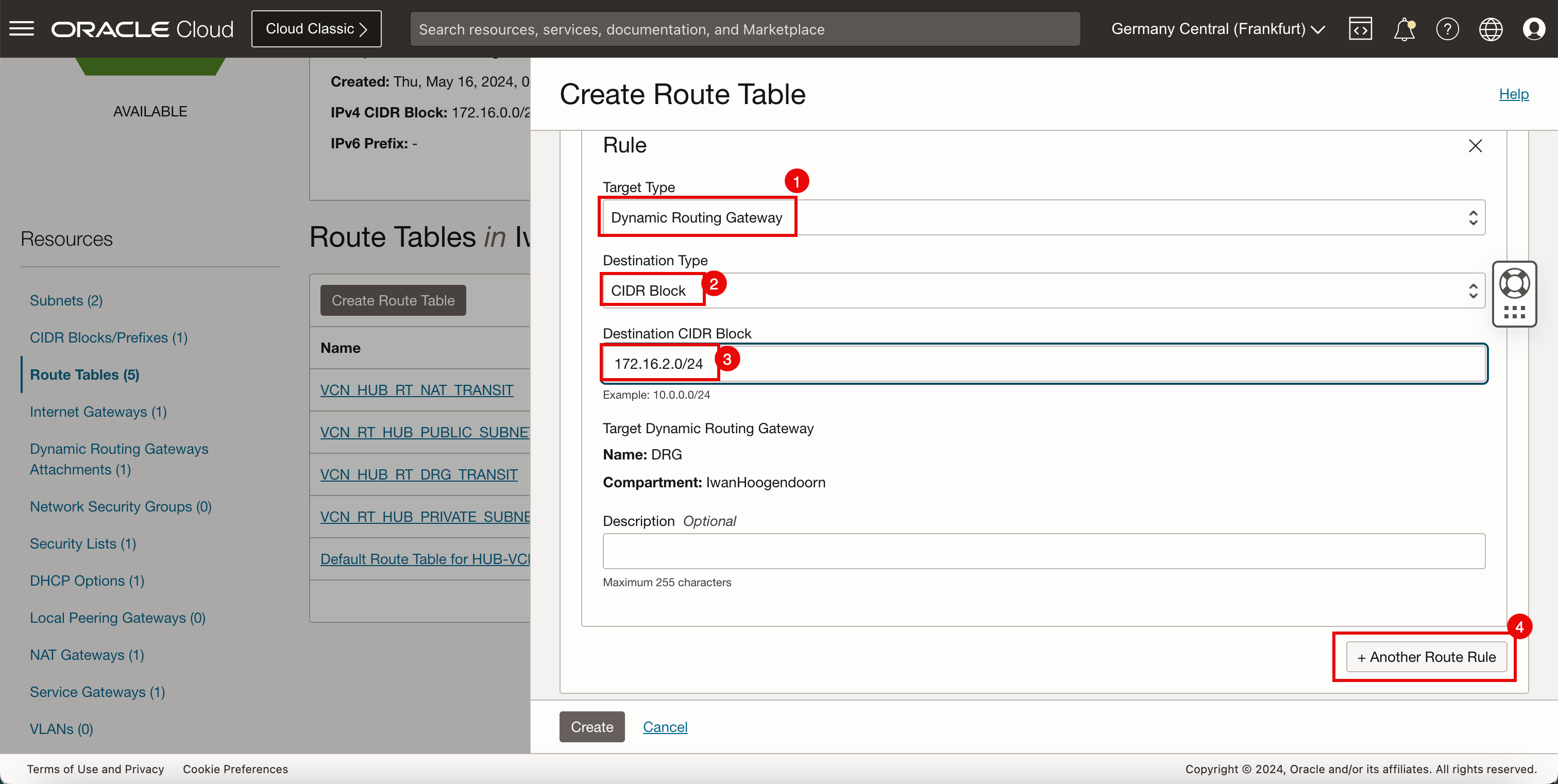

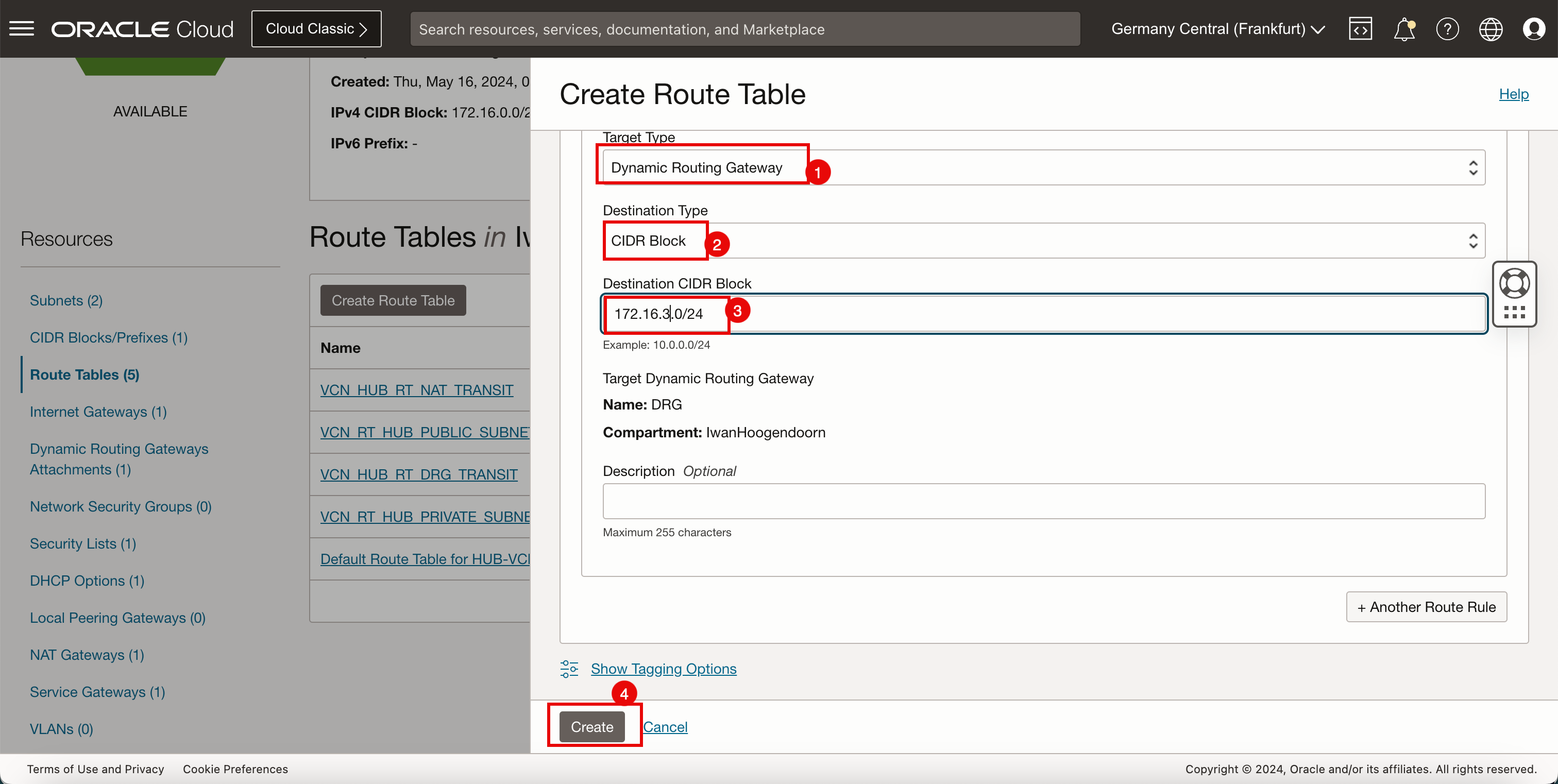

Erstellen Sie eine Routentabelle (

VCN_HUB_RT_SERVICE_TRANSIT) im Hub-VCN.Ziel Zieltyp Target Routentyp 172.16.1.0/24 Dynamisches Routinggateway DRG Statisch 172.16.2.0/24 Dynamisches Routinggateway DRG Statisch 172.16.3.0/24 Dynamisches Routinggateway DRG Statisch -

Klicken Sie auf Routentabelle erstellen.

- Geben Sie den Namen für die neue Hub-VCN-Routentabelle für das öffentliche Subnetz ein.

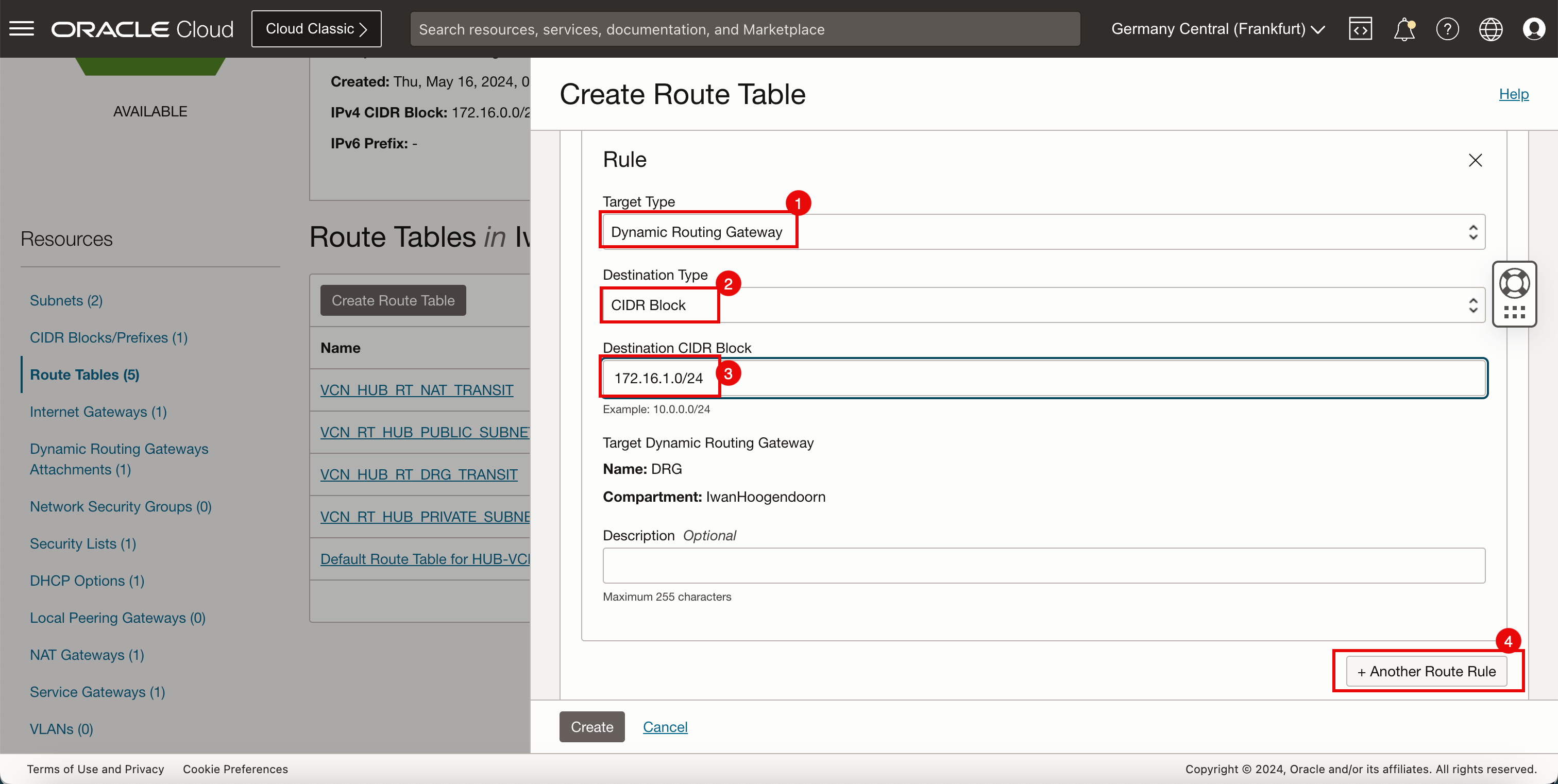

- Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Dynamisches Routinggateway aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.1.0/24ein. - Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Dynamisches Routinggateway aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.2.0/24ein. - Klicken Sie auf + Weitere Routingregel.

- Wählen Sie unter Zieltyp die Option Dynamisches Routinggateway aus.

- Wählen Sie unter Zieltyp die Option CIDR-Block aus.

- Geben Sie unter Ziel-CIDR-Block

172.16.3.0/24ein. - Klicken Sie auf + Weitere Routingregel.

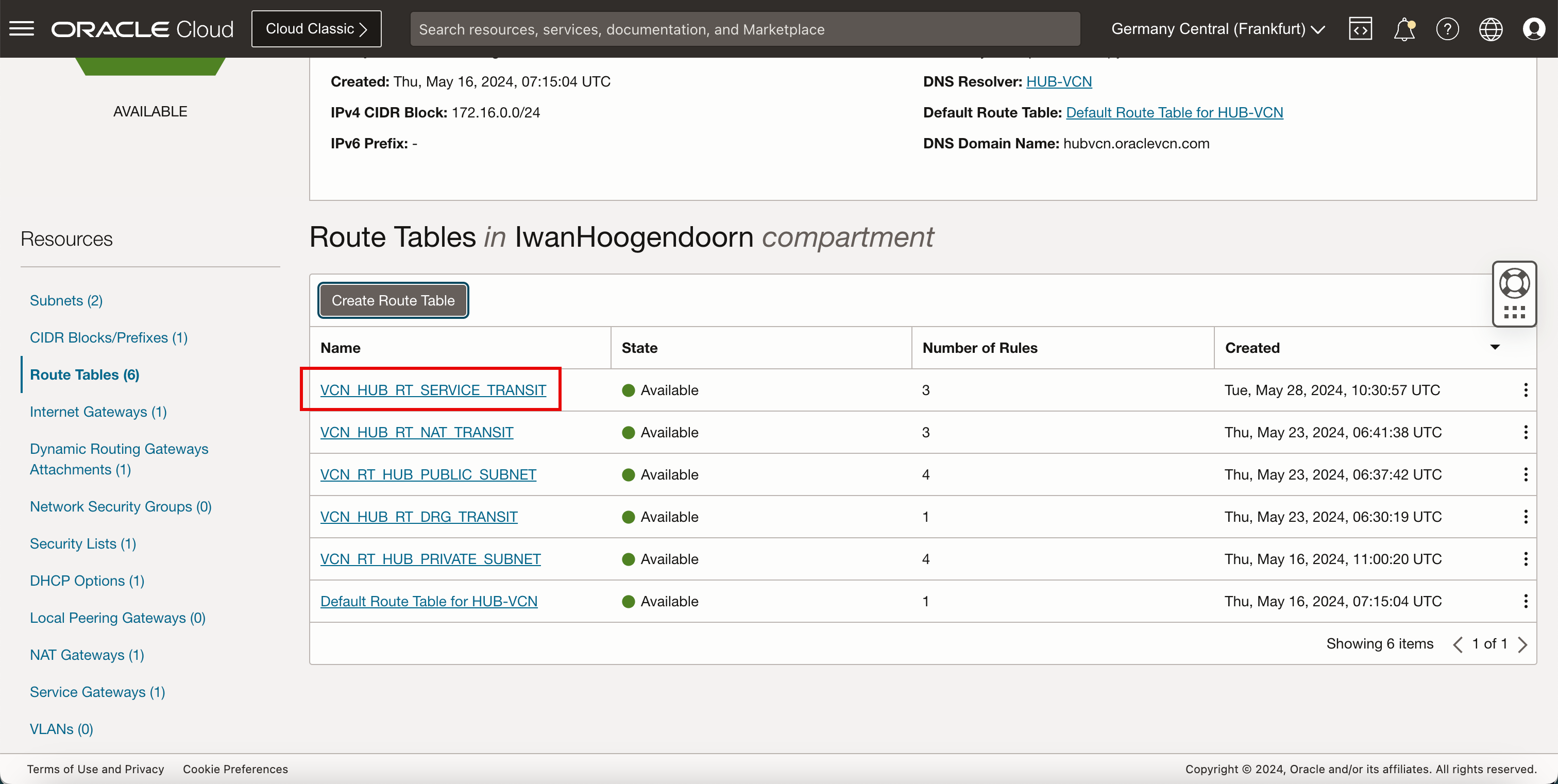

- Beachten Sie, dass die Routentabelle für das Servicegateway erstellt wird. Klicken Sie auf den Namen der Routentabelle.

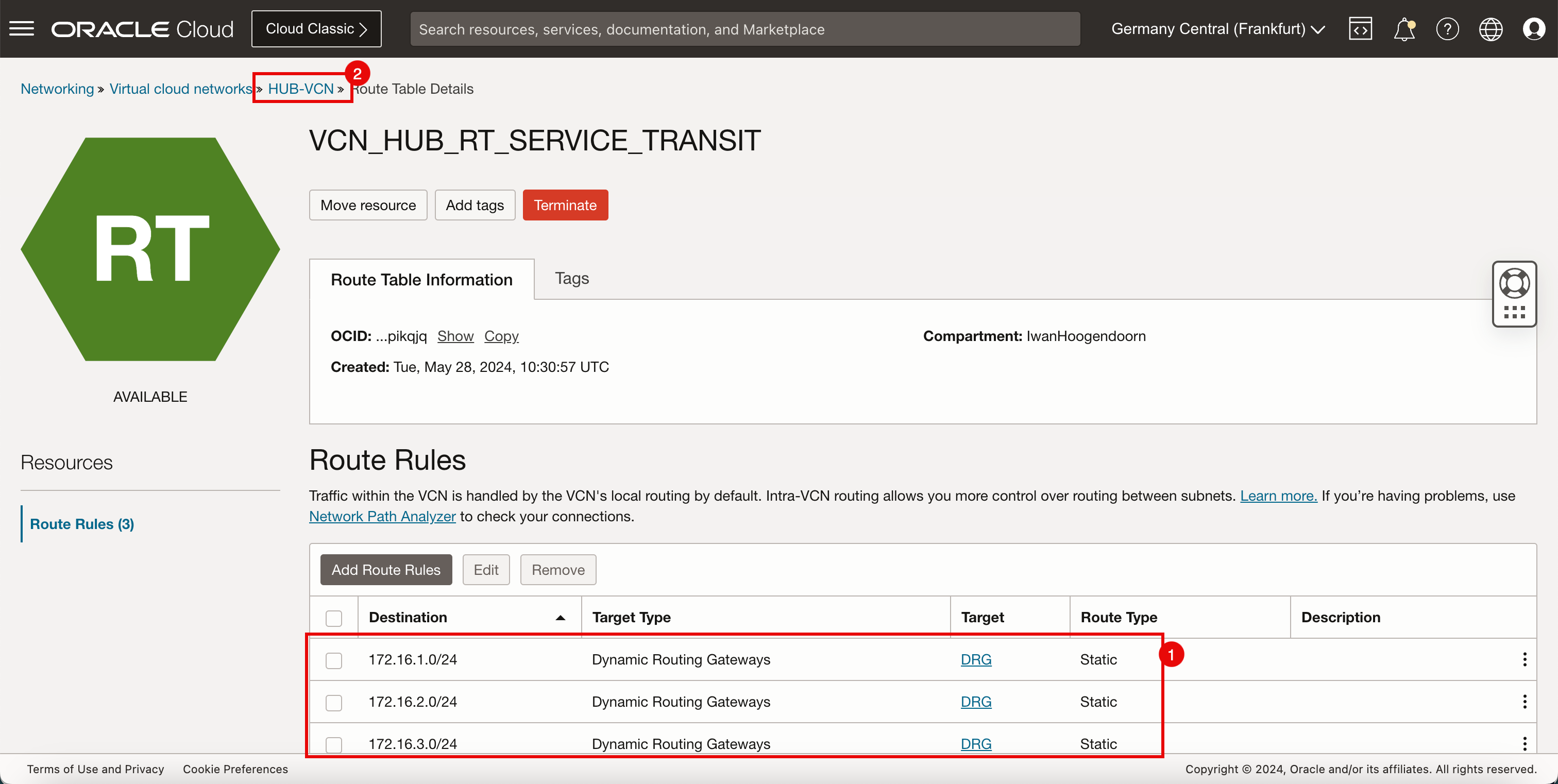

- Beachten Sie alle Routingregeln für die Routing-Tabelle des Servicegateways.

- Klicken Sie auf Hub-VCN, um zur Seite "Hub-VCN" zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

Jetzt ist die neue VCN-Routentabelle vorhanden, die wir mit dem Servicegateway verknüpfen müssen.

Routinginformationen: (

VCN_HUB_RT_SERVICE_TRANSIT) Diese VCN-Routentabelle leitet Traffic, der für die Speichen bestimmt ist, an das DRG weiter.- Klicken Sie auf Servicesgateways.

- Beachten Sie, dass dem Servicegateway keine Routentabelle zugeordnet ist.

- Klicken Sie auf drei Punkte.

- Klicken Sie auf Routentabelle verknüpfen.

- Wählen Sie die zuvor erstellte VCN-Routentabelle aus:

VCN_HUB_RT_SERVICE_TRANSIT. - Klicken Sie auf Routentabelle verknüpfen.

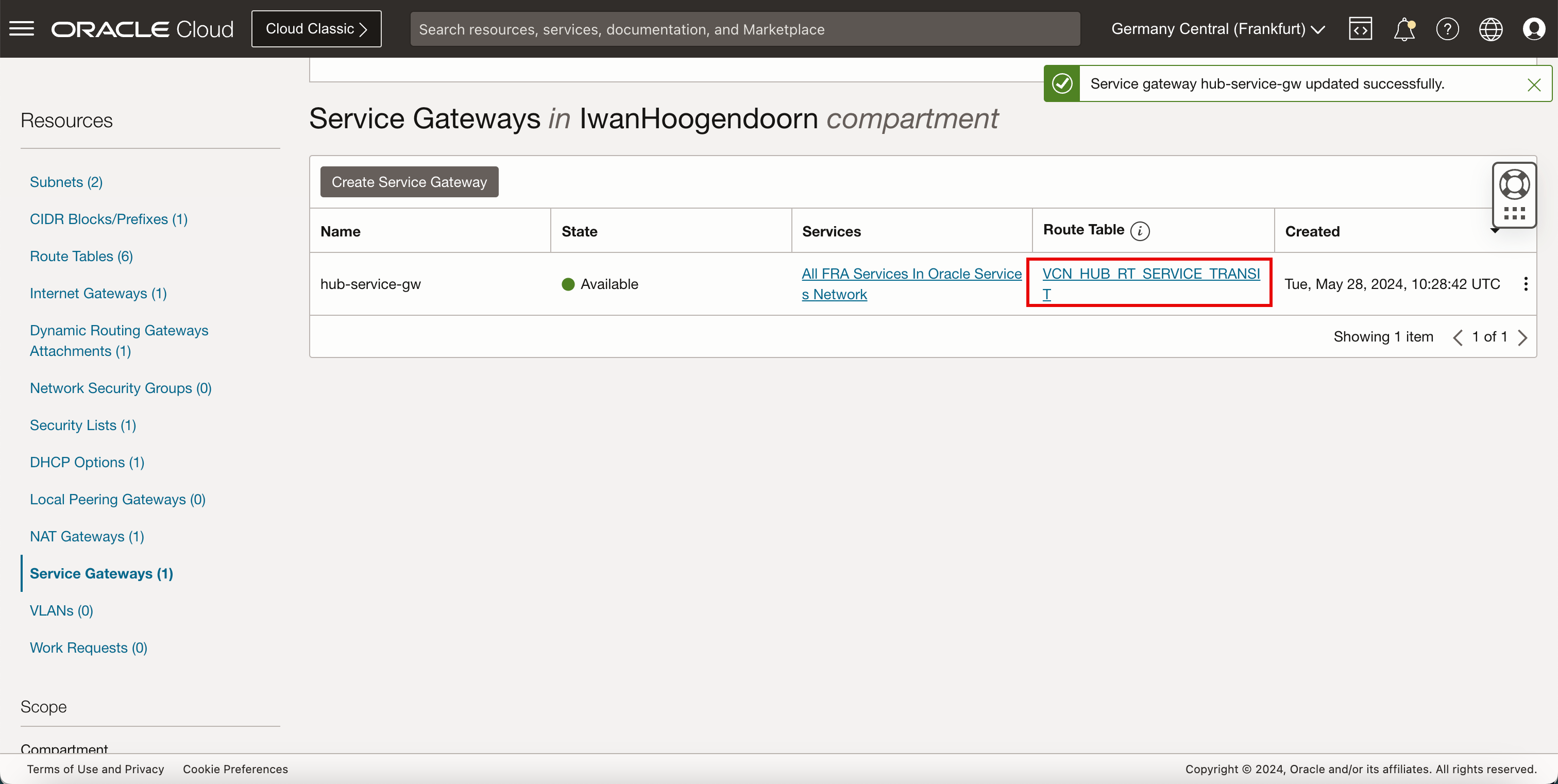

-

Beachten Sie, dass eine neue VCN-Routentabelle im Servicegateway aktiv ist.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

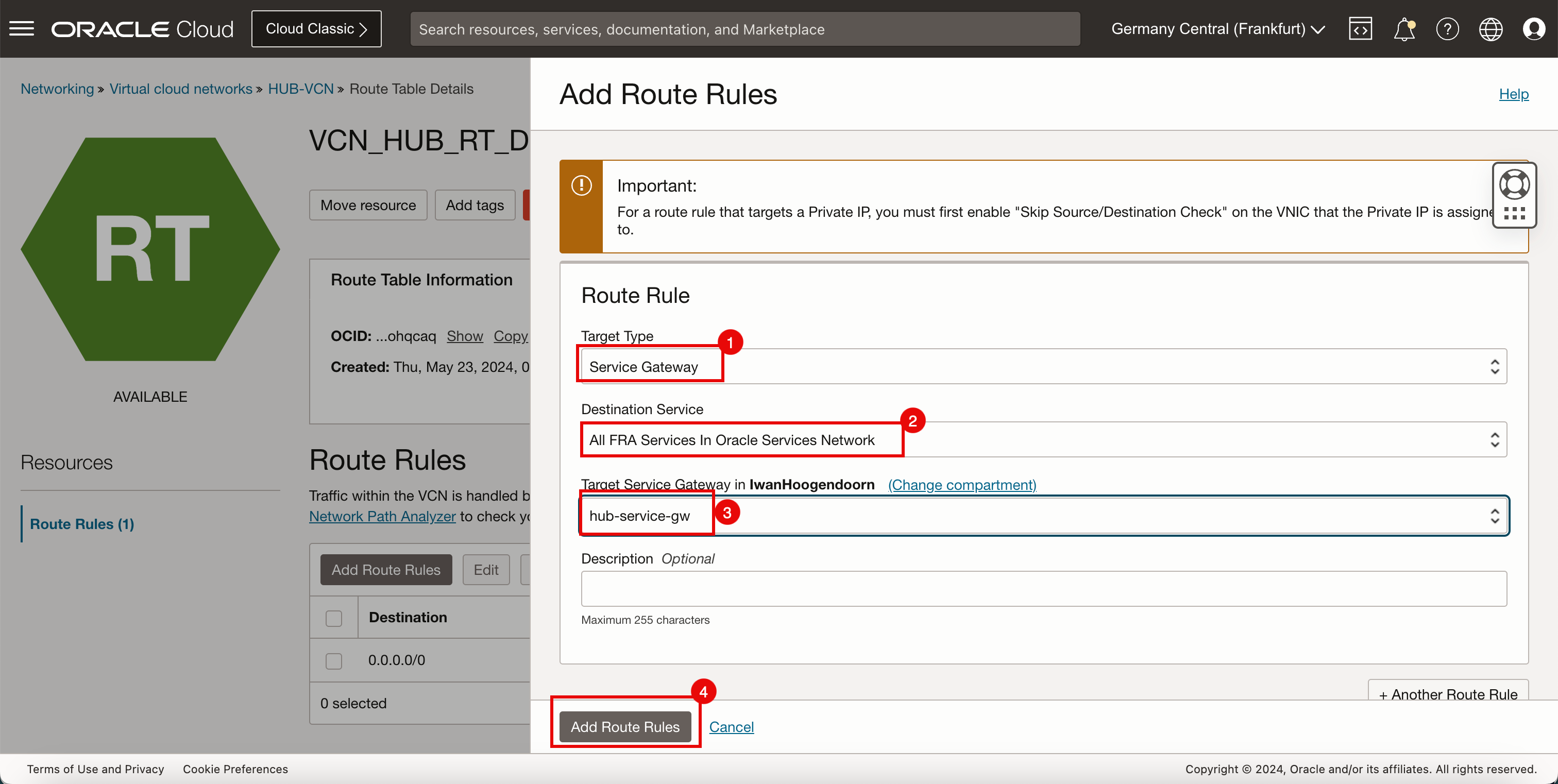

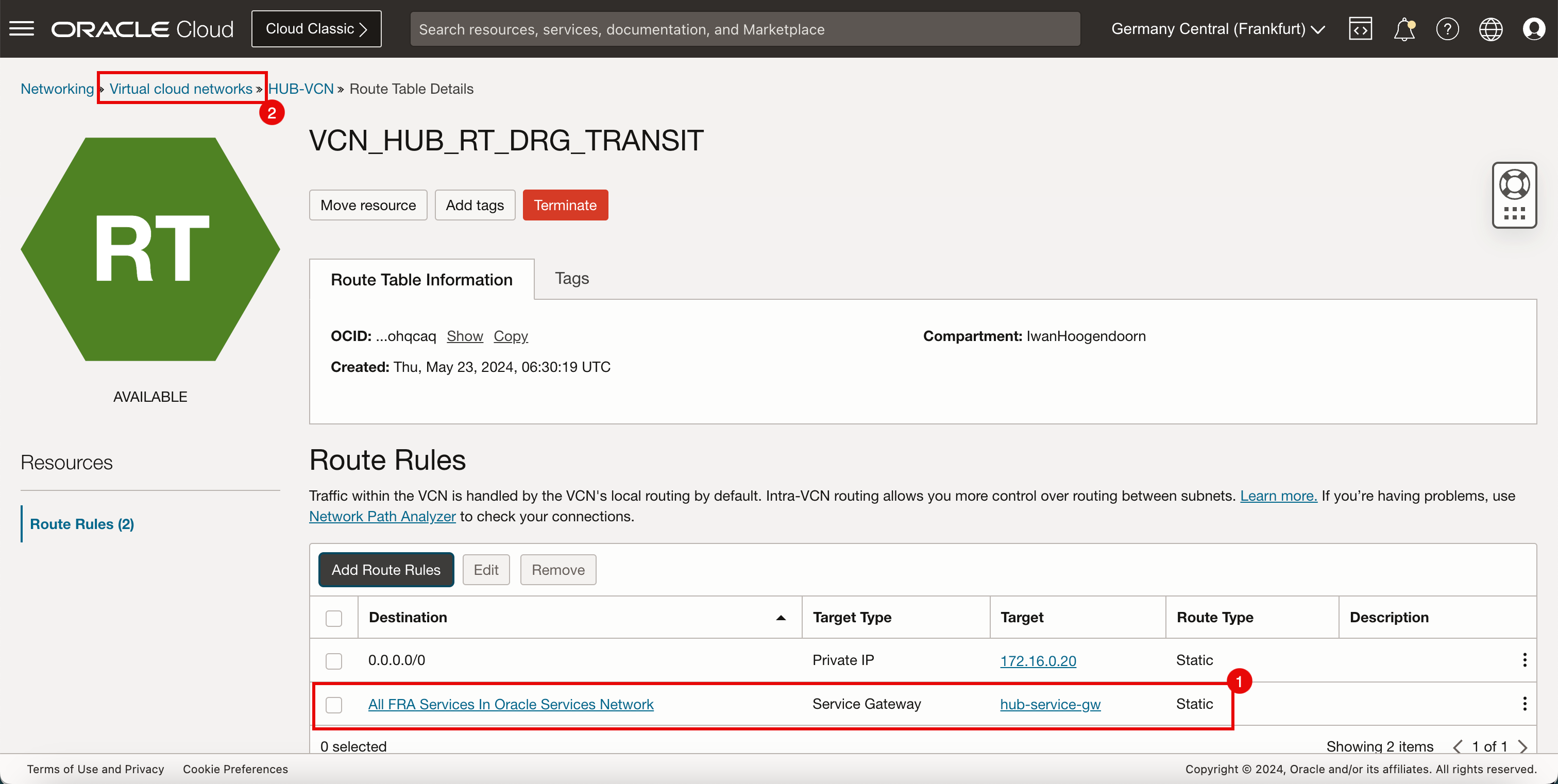

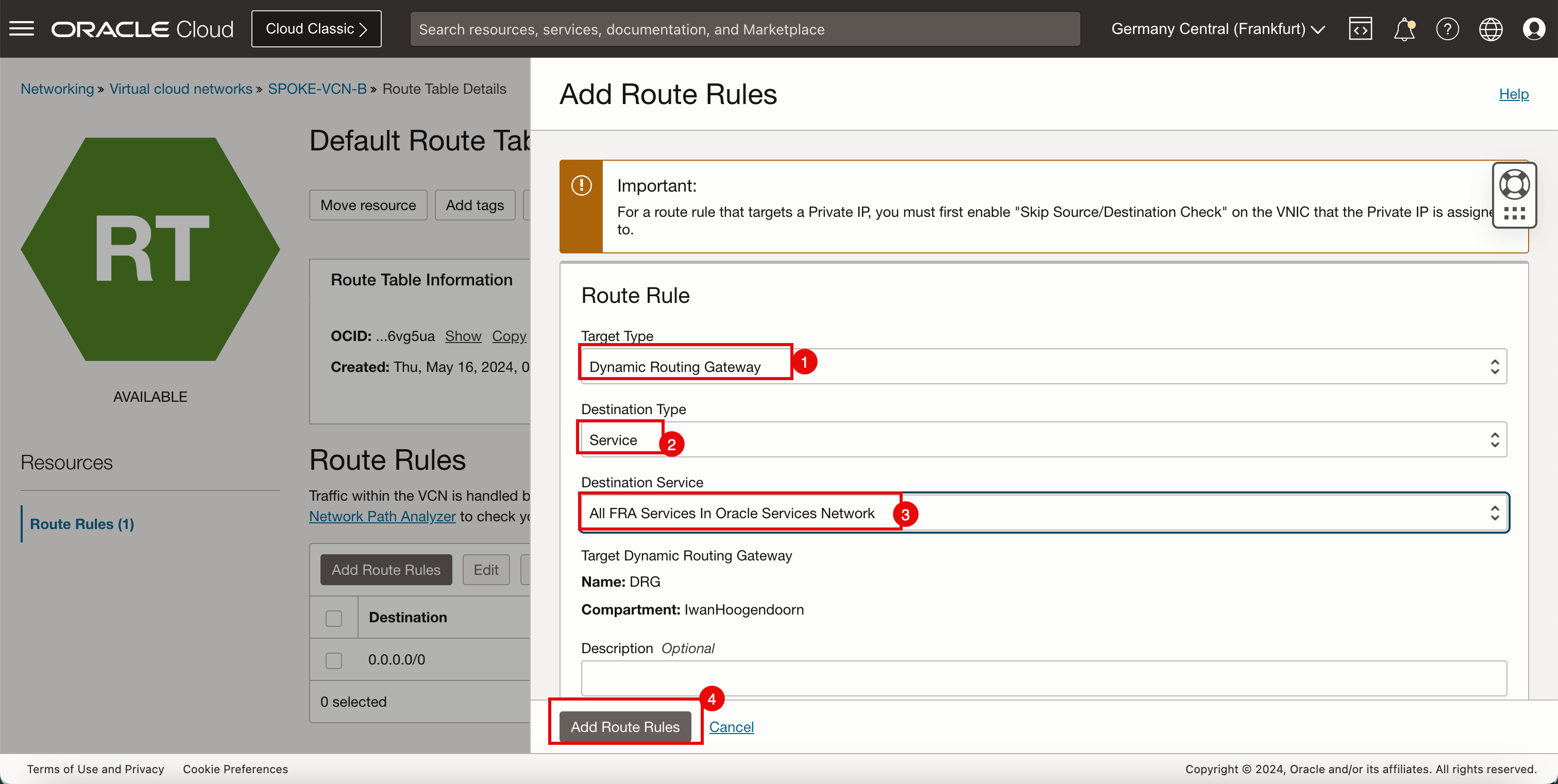

Stellen Sie sicher, dass das DRG den Traffic auch korrekt an das neue Servicegateway weiterleitet. Die Routentabelle

VCN_HUB_RT_DRG_TRANSITmuss aktualisiert werden. -

Aktualisieren Sie die Routentabelle (

VCN_HUB_RT_DRG_TRANSIT) im Hub-VCN.Ziel Zieltyp Target Routentyp 0.0.0.0/0 Private IP 172.16.0.20 (ÜBERWACHUNGSPROGRAMM) Statisch Alle FRA-Services in Oracle Services Network Servicegateway Hub-Service-gw Statisch - Klicken Sie auf Routentabellen.

- Wählen Sie die Routentabelle

VCN_HUB_RT_DRG_TRANSITaus.

-

Klicken Sie auf Routingregeln hinzufügen.

- Wählen Sie unter Zieltyp die Option Servicesgateway aus.

- Wählen Sie unter Destination Service die Option All Services in Oracle Services Network.

- Wählen Sie das oben erstellte Servicegateway aus.

- Klicken Sie auf Routingregeln hinzufügen.

- Beachten Sie die soeben erstellte neue Routingregel.

- Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

Stellen Sie sicher, dass die Spoke-VCNs auch den Traffic korrekt an das neue Servicegateway weiterleiten. Wir müssen die Standard-Spoke-VCN-Routentabellen aktualisieren.

-

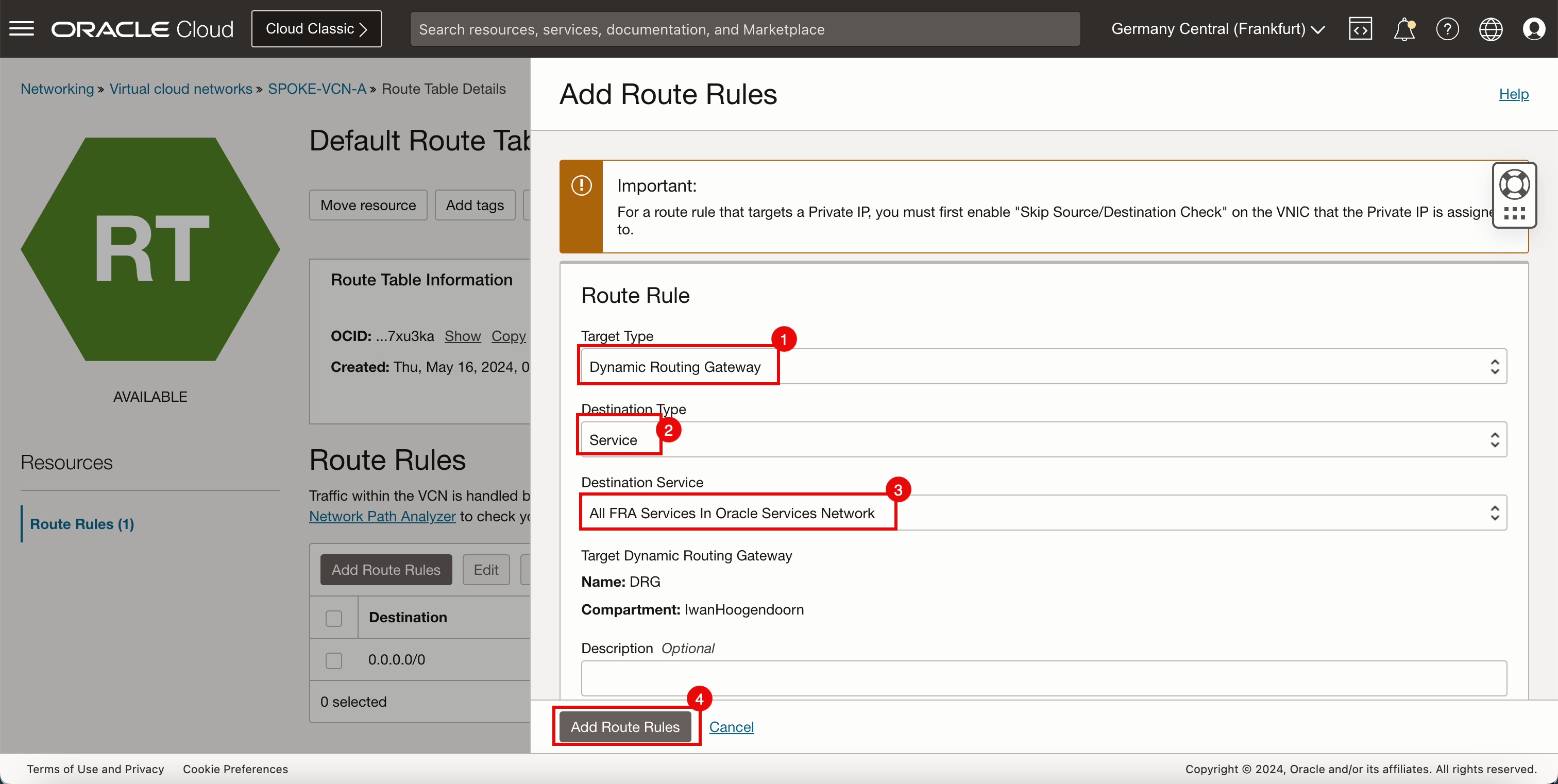

Aktualisieren Sie die Standard-VCN-Routingtabelle im Spoke-VCN A.

Ziel Zieltyp Target Routentyp 0.0.0.0/0 Dynamisches Routinggateway DRG Statisch Alle FRA-Services in Oracle Services Network Dynamisches Routinggateway DRG Statisch -

Klicken Sie auf VCN-Spoke.

- Klicken Sie auf Routentabellen.

- Klicken Sie auf Standardroutentabelle für SPOKE-VCN-A.

-

Klicken Sie auf Routingregeln hinzufügen.

- Wählen Sie unter Zieltyp die Option Dynamisches Routinggateway aus.

- Wählen Sie unter Zieltyp die Option Service aus.

- Wählen Sie unter Destination Service die Option All Services in Oracle Services Network.

- Klicken Sie auf Routingregeln hinzufügen.

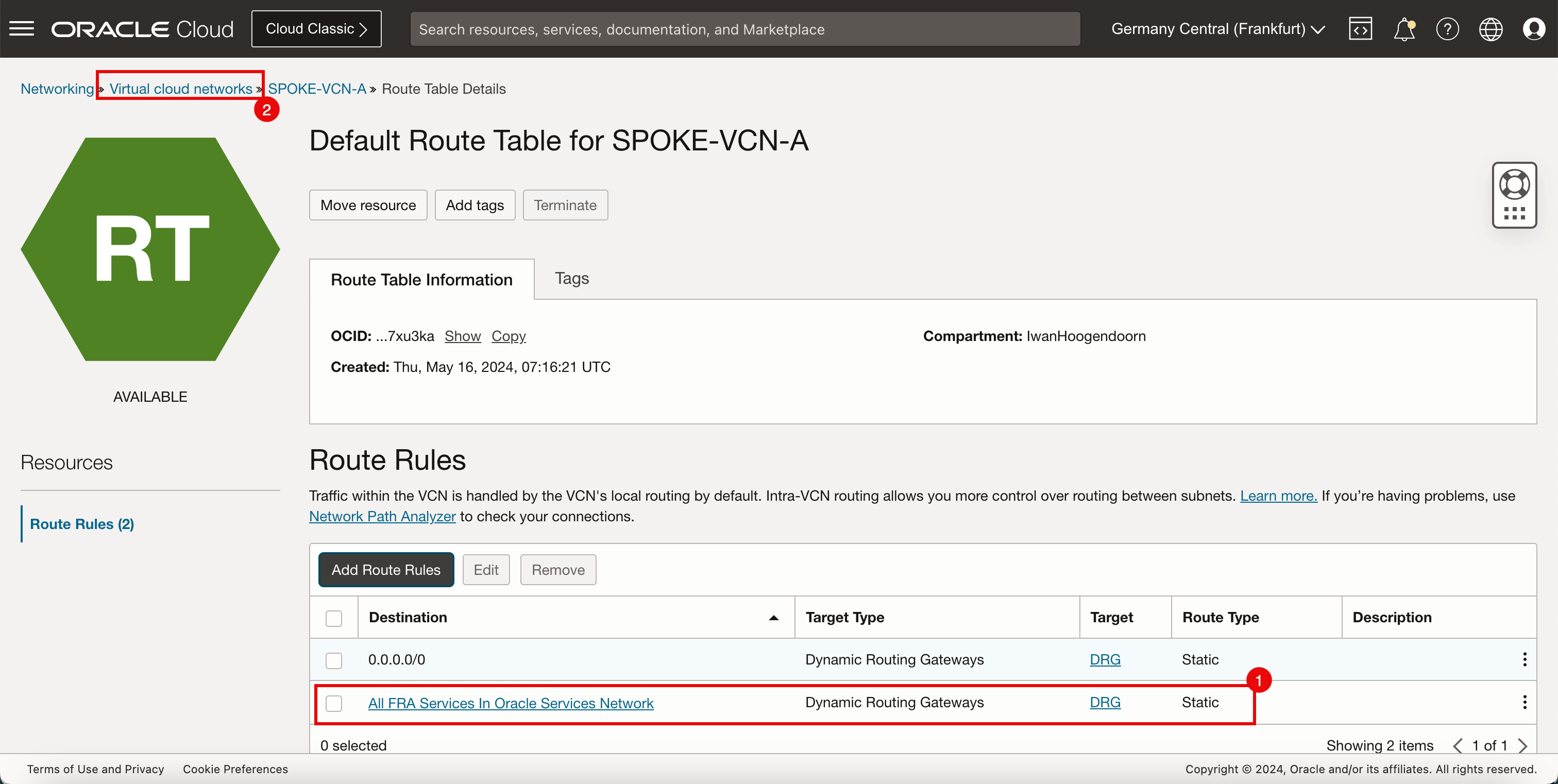

- Beachten Sie, dass die OCI-Serviceroute jetzt der Standardroutentabelle des Spoke-VCN A hinzugefügt wird.

- Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

Aktualisieren Sie die Standard-VCN-Routingtabelle in Spoke-VCN B.

Ziel Zieltyp Target Routentyp 0.0.0.0/0 Dynamisches Routinggateway DRG Statisch Alle FRA-Services in Oracle Services Network Dynamisches Routinggateway DRG Statisch -

Klicken Sie auf Spoke-B-VCN.

- Klicken Sie auf Routentabellen.

- Klicken Sie auf Standardroutentabelle für SPOKE-VCN-B.

-

Klicken Sie auf Routingregeln hinzufügen.

- Wählen Sie unter Zieltyp die Option Dynamisches Routinggateway aus.

- Wählen Sie unter Zieltyp die Option Service aus.

- Wählen Sie unter Destination Service die Option All Services in Oracle Services Network.

- Klicken Sie auf Routingregeln hinzufügen.

- Beachten Sie, dass die OCI-Serviceroute jetzt der Standardroutentabelle des Spoke-VCN B hinzugefügt wird.

- Klicken Sie auf Virtuelle Cloud-Netzwerke, um zur VCN-Seite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

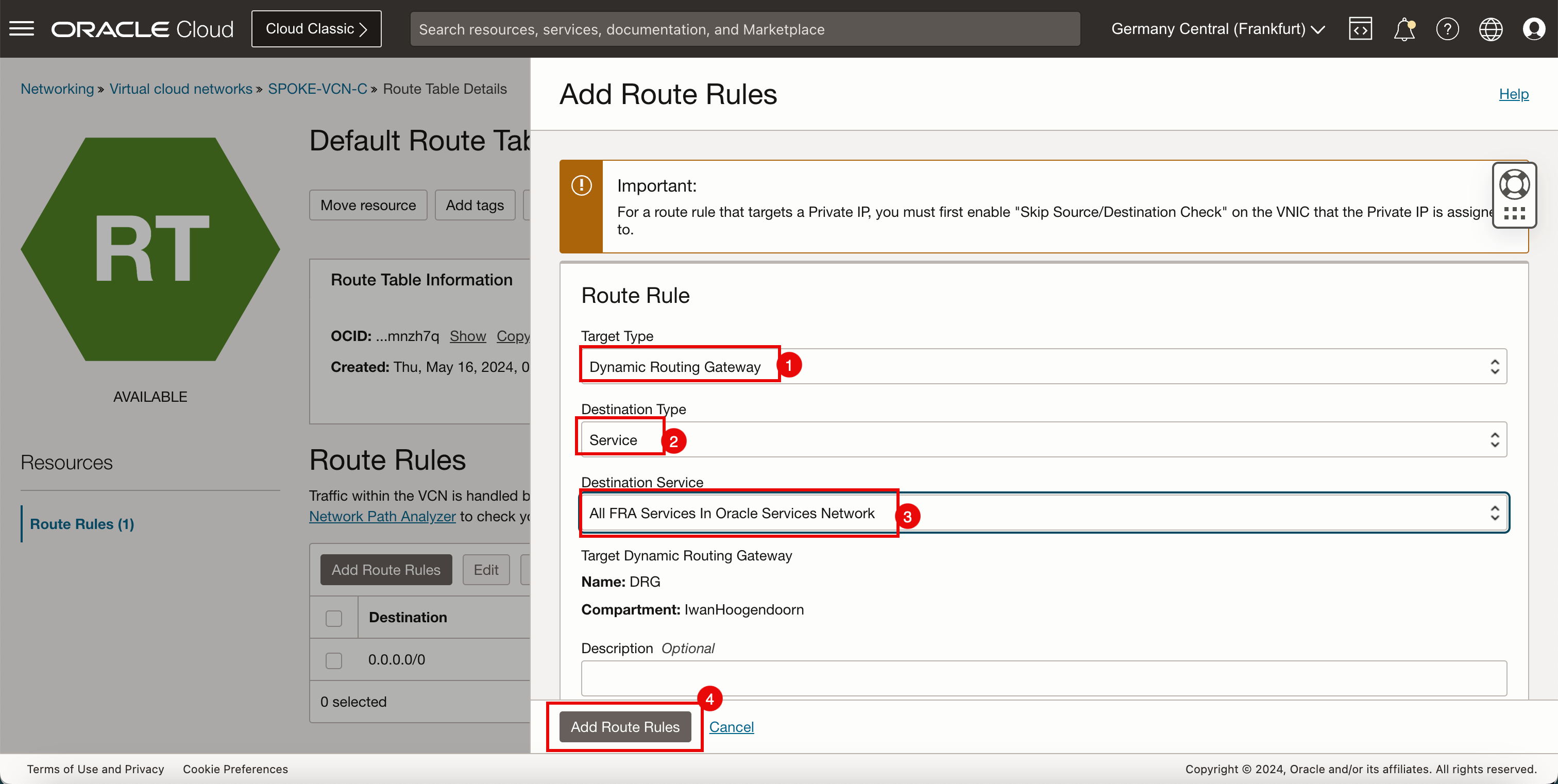

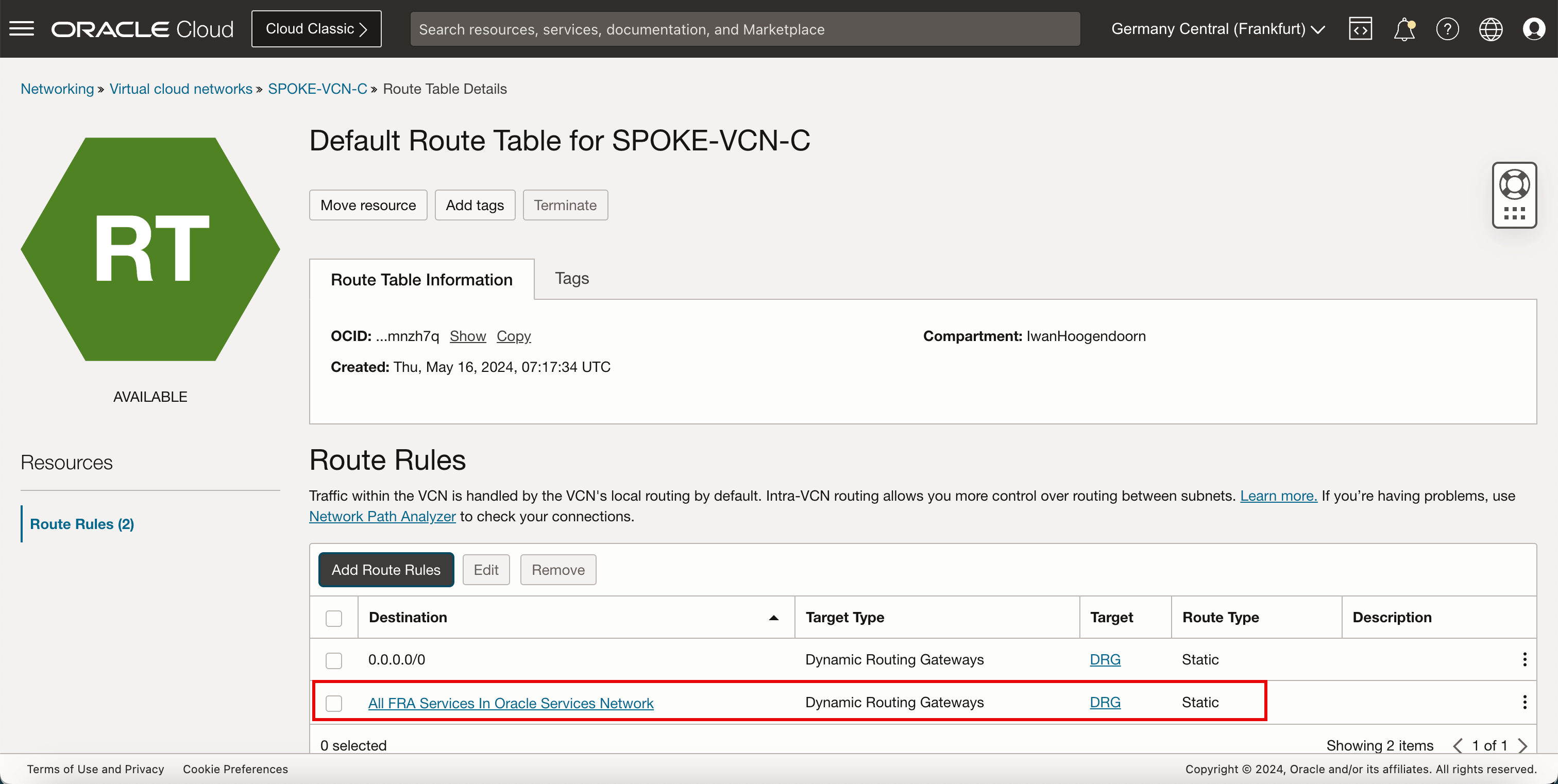

Aktualisieren Sie die Standard-VCN-Routingtabelle in Spoke-VCN C.

Ziel Zieltyp Target Routentyp 0.0.0.0/0 Dynamisches Routinggateway DRG Statisch Alle FRA-Services in Oracle Services Network Dynamisches Routinggateway DRG Statisch -

Klicken Sie auf Spoke-C-VCN.

- Klicken Sie auf Routentabellen.

- Klicken Sie auf Standardroutentabelle für SPOKE-VCN-C.

-

Klicken Sie auf Routingregeln hinzufügen.

- Wählen Sie unter Zieltyp die Option Dynamisches Routinggateway aus.

- Wählen Sie unter Zieltyp die Option Service aus.

- Wählen Sie unter Destination Service die Option All Services in Oracle Services Network.

- Klicken Sie auf Routingregeln hinzufügen.

-

Beachten Sie, dass die OCI-Serviceroute jetzt der Standardroutentabelle von Spoke-VCN C hinzugefügt wird.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie bisher erstellt haben.

-

Aufgrund unserer (Services-)Routing-Konfiguration:

- Der Traffic wird an das DRG gesendet.

- Das DRG leitet den Traffic dann an das Servicegateway weiter.

-

Und das Servicegateway leitet den Traffic an das OCI-Servicenetzwerk weiter.

Hinweis: Unser Servicenetzwerktraffic wird nicht über die Firewall pfSense geleitet, da das OCI-Servicenetzwerk sowieso ein gesicherter Pfad ist.

-

Installieren Sie die Telnet-Anwendung erneut auf der Spoke-VCN-A-Instanz.

- Führen Sie den Befehl

sudo dnf install telnetaus, um Telnet in der Spoke-VCN-A-Instanz zu installieren. - Geben Sie unter Ist dies in Ordnung Y ein.

- Beachten Sie, dass die Installation Complete ist.

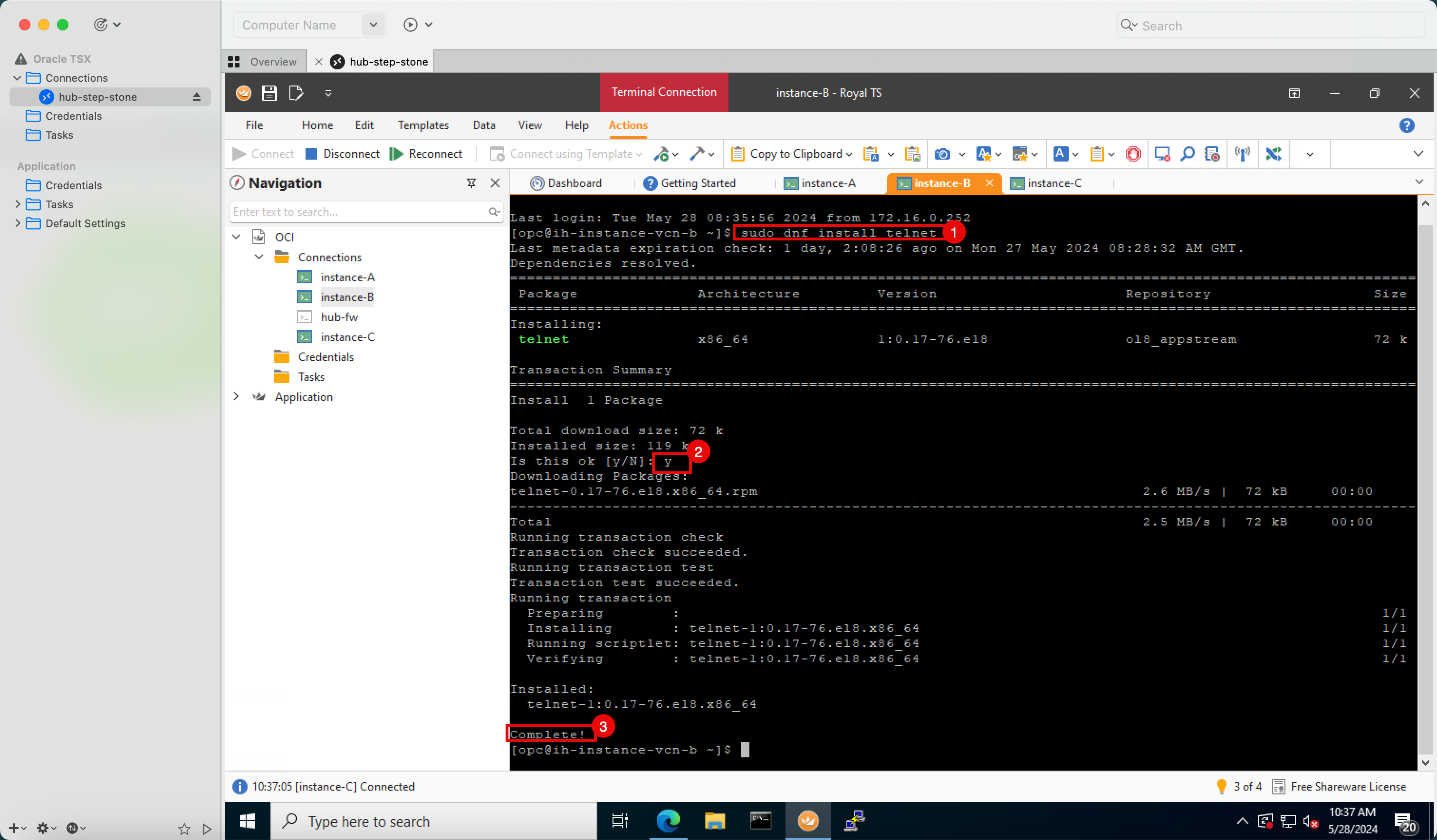

- Führen Sie den Befehl

sudo dnf install telnetaus, um Telnet in der Spoke-VCN-B-Instanz zu installieren. - Geben Sie unter Ist dies in Ordnung Y ein.

- Beachten Sie, dass die Installation Complete ist.

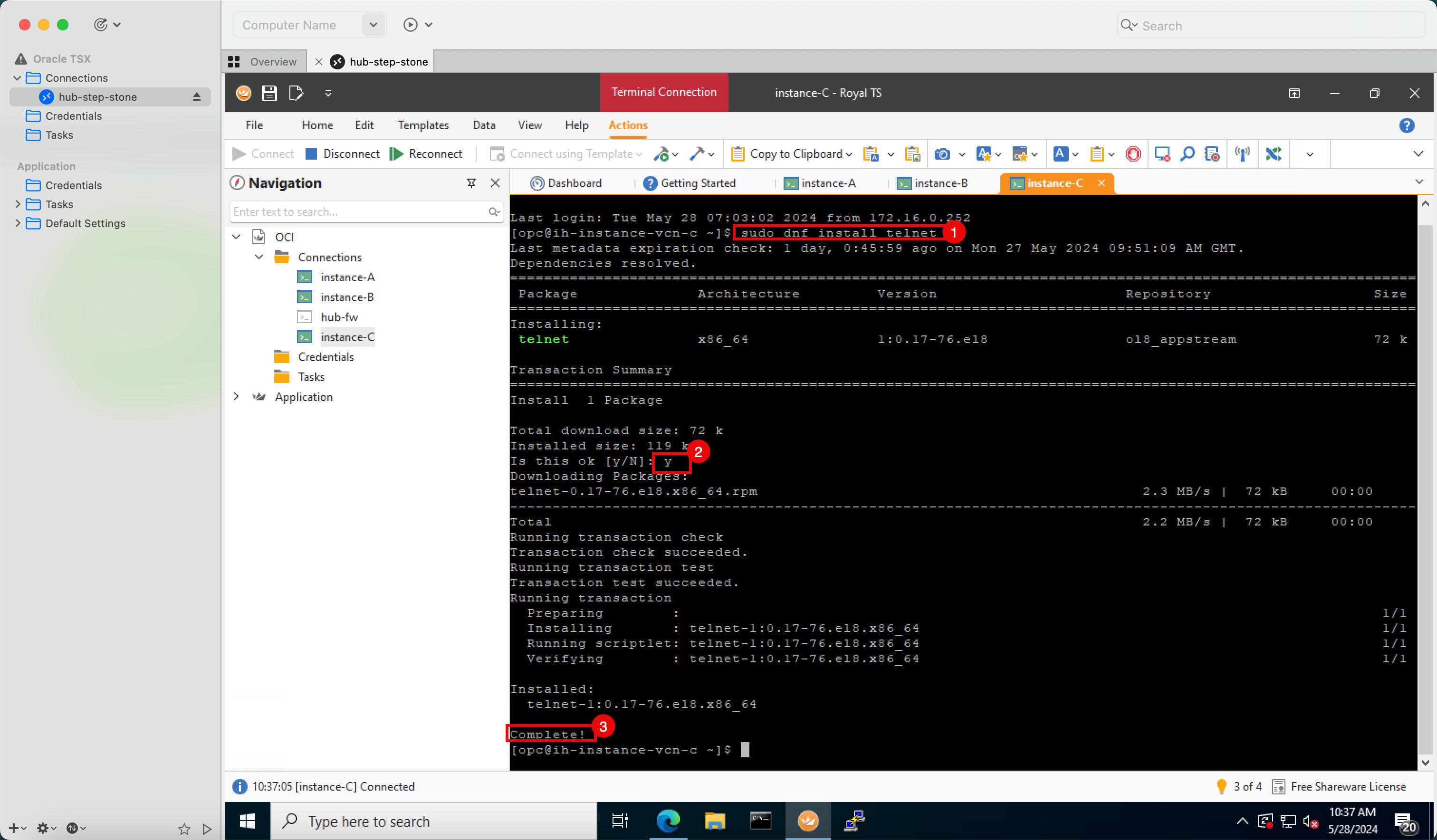

- Führen Sie den Befehl

sudo dnf install telnetaus, um Telnet in der Spoke-VCN-C-Instanz zu installieren. - Geben Sie unter Ist dies in Ordnung Y ein.

- Beachten Sie, dass die Installation Complete ist.

- Führen Sie den Befehl

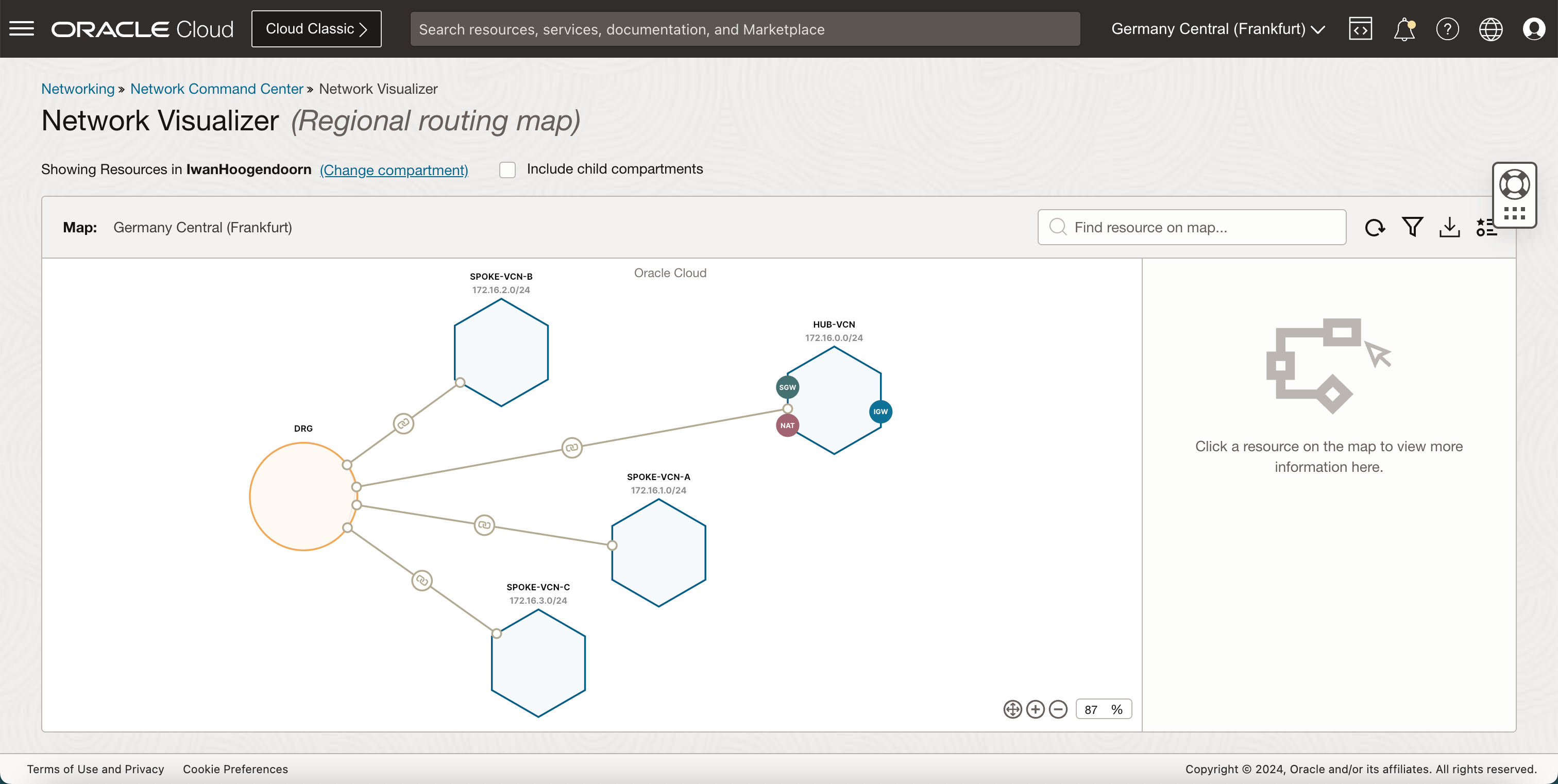

Network Visualizer

Mit dem Network Visualizer-Tool können Sie eine grafische Ansicht der Hub- und Spoke-VCNs mit dem DRG abrufen.

Danksagungen

-

Autor - Iwan Hoogendoorn (OCI Network Specialist)

-

Mitwirkender - Anas Abdallah (OCI Network Specialist)

Weitere Lernressourcen

Lernen Sie andere Übungen auf docs.oracle.com/learn kennen, oder greifen Sie auf weitere kostenlose Lerninhalte im Oracle Learning YouTube Channel zu. Außerdem können Sie education.oracle.com/learning-explorer besuchen, um Oracle Learning Explorer zu werden.

Die Produktdokumentation finden Sie im Oracle Help Center.

Route Hub and Spoke VCN with pfSense Firewall in the Hub VCN

G10008-01

June 2024