Hinweis:

- Dieses Tutorial erfordert Zugriff auf Oracle Cloud. Informationen zum Anmelden für einen kostenlosen Account finden Sie unter Erste Schritte mit Oracle Cloud Infrastructure Free Tier.

- Es verwendet Beispielwerte für Oracle Cloud Infrastructure-Zugangsdaten, -Mandanten und -Compartments. Wenn Sie Ihre Übung abgeschlossen haben, ersetzen Sie diese Werte durch die Werte, die für Ihre Cloud-Umgebung spezifisch sind.

Okta in Identitätsdomains für Single Sign-On und Benutzer-Provisioning integrieren

Einführung

In der Praxis gibt es Szenarios, in denen Kunden Okta als Unternehmens-Identitätsprovider verwenden können. Die Benutzer benötigen aber auch Zugriff auf die von Oracle Cloud gehosteten Services. In diesen Szenarios wird empfohlen, eine Föderation einzurichten, um die Benutzer zu automatisieren und das automatische Provisioning von Okta zu Identitätsdomains zu gruppieren, um das Lebenszyklusmanagement von Benutzern zu verbessern. Mit diesem Setup können Benutzer ihre Okta SSO-Zugangsdaten für die Anmeldung bei den Services verwenden, die von der Oracle-Identitätsdomain gehostet werden.

Eine Identitätsdomain ist ein Container für die Verwaltung von Benutzern und Rollen, die Föderation und das Provisioning von Benutzern, die sichere Anwendungsintegration über die Oracle Single Sign-On-(SSO-)Konfiguration und die SAML/OAuth-basierte Identitätsprovideradministration. Mit der kürzlichen Fusion von Oracle Cloud Infrastructure (OCI) und Oracle Identity Cloud Service zu Identitätsdomains müssen Kunden die Navigation in der Konsole zur Integration von Okta mit Identitätsdomains verstehen.

Wichtige Vorteile

- Automatisierte Benutzer- und Gruppenerstellung/-aktualisierung und -deaktivierung/-löschung.

- Automatisierte Benutzer- und Gruppensynchronisierung.

Voraussetzungen

Admin-Accounts für Okta- und Identitätsdomains

Zielsetzung

Mit der Okta-Kataloganwendung für diese Föderation können Sie das SAML-basierte Single Sign-On- und SCIM-basierte automatisierte Benutzer- und Gruppen-Provisioning einrichten. Nach dieser Konfiguration wird Okta als Identitätsprovider für Identitätsdomain eingerichtet.

Aufgabe 1: Anwendung in Okta erstellen

Für die Einrichtung von SSO- und SCIM-Provisioning mit Identitätsdomain müssen wir eine Anwendung in Okta erstellen, die im Okta-Marktplatz verfügbar ist.

-

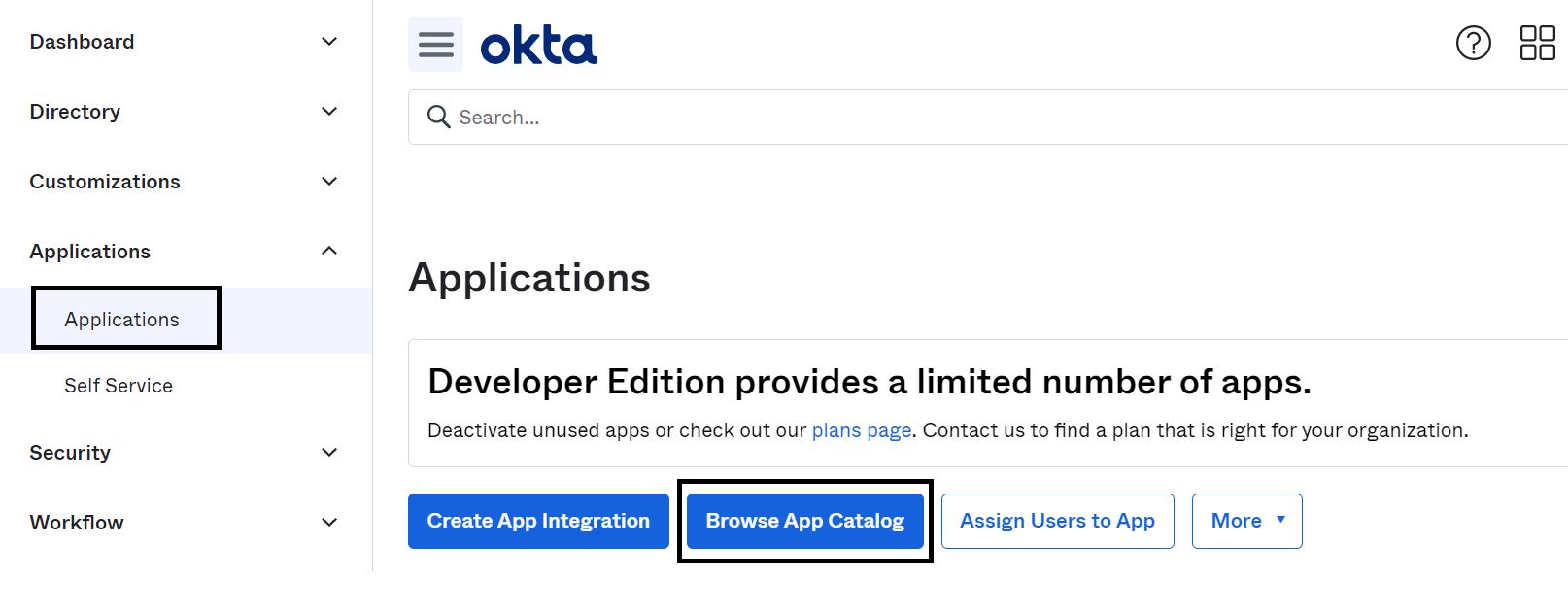

Melden Sie sich als Administrator bei Okta an, navigieren Sie im linken Menü zu Anwendungen, und suchen Sie die Option App-Katalog durchsuchen, wie in der folgenden Abbildung hervorgehoben.

-

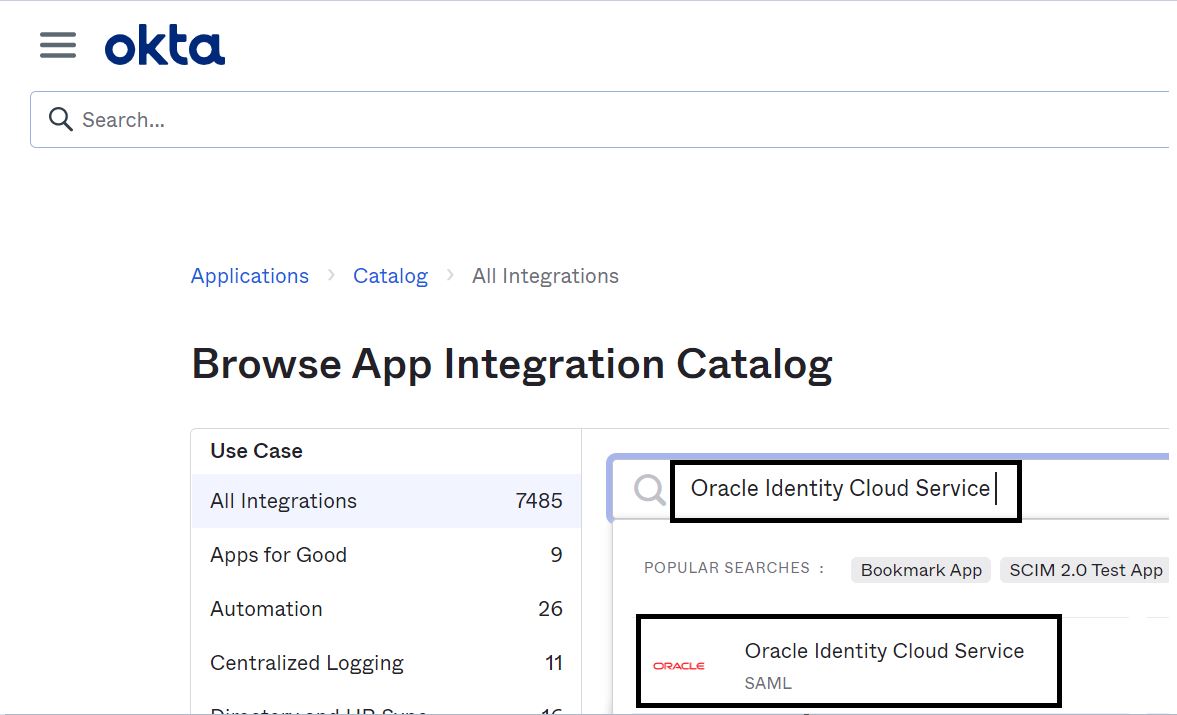

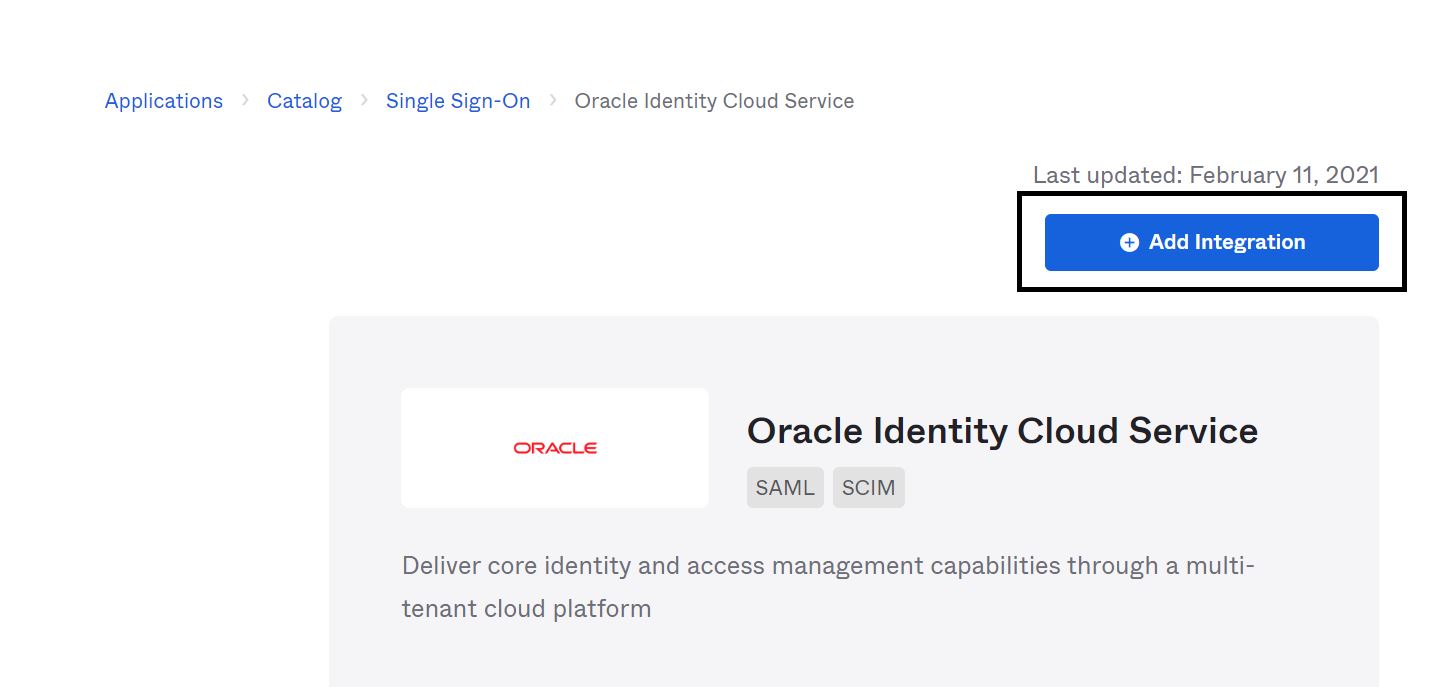

Suchen Sie nach Oracle Identity Cloud Service, und fügen Sie die Anwendung hinzu.

-

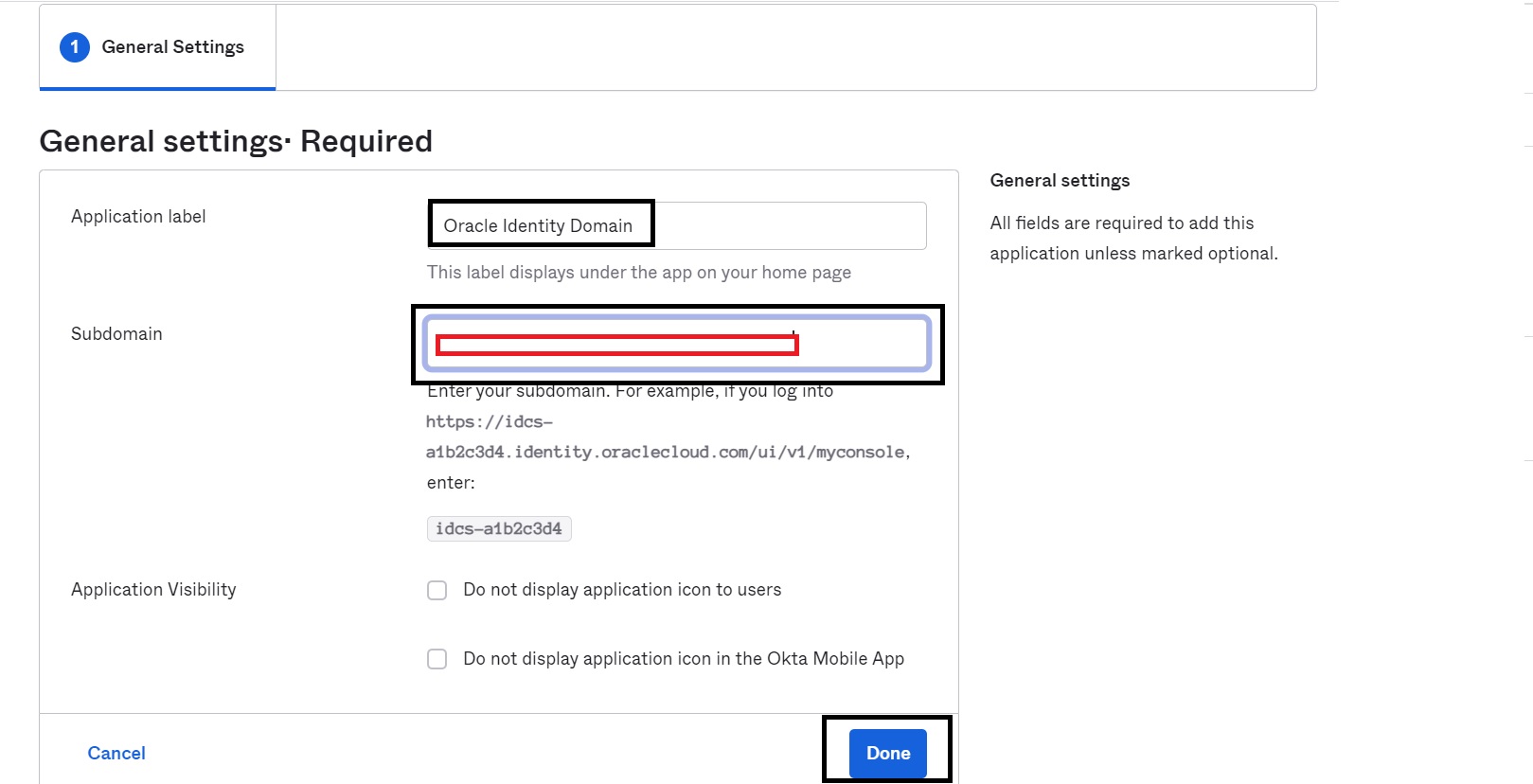

Geben Sie die erforderlichen Details in den Allgemeinen Einstellungen im Anwendungsassistenten ein, und klicken Sie auf Fertig.

Tipp: Um Ihre Subdomain zu finden, melden Sie sich bei der Identitätsdomain an, die Sie in Okta integrieren möchten, und navigieren Sie über die folgenden Optionen.

-

Gehen Sie im Hauptmenü zu Identität und Sicherheit, Domains, und wählen Sie die entsprechende Domain, Überblick, Domain-URL aus.

-

-

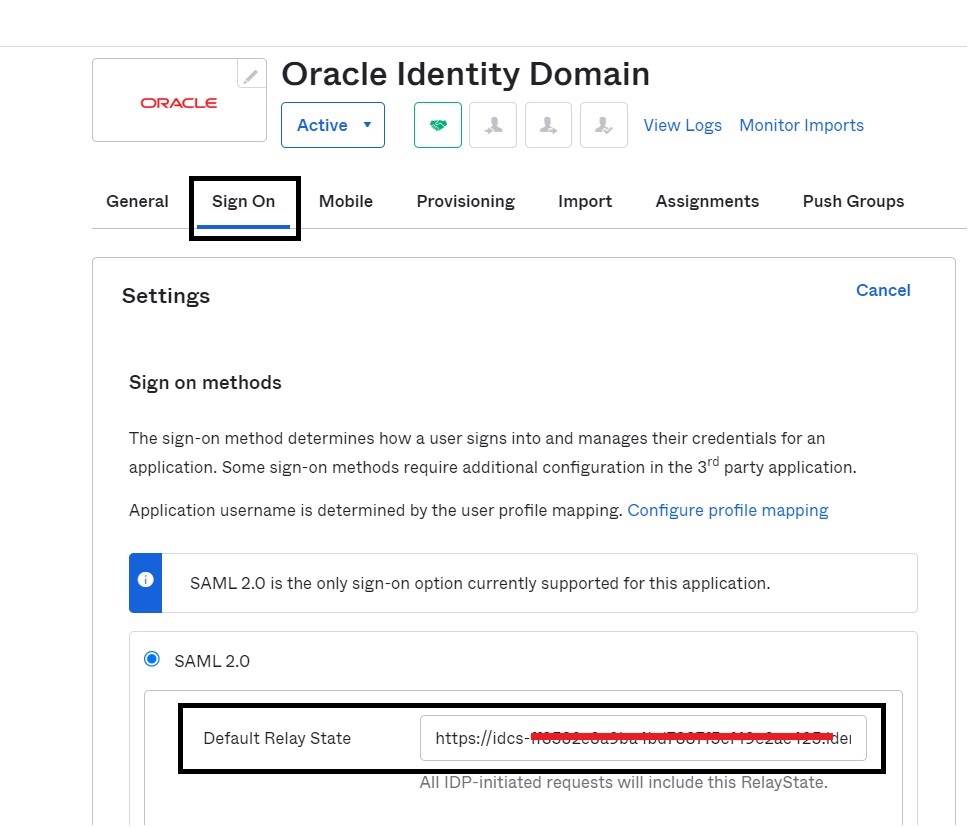

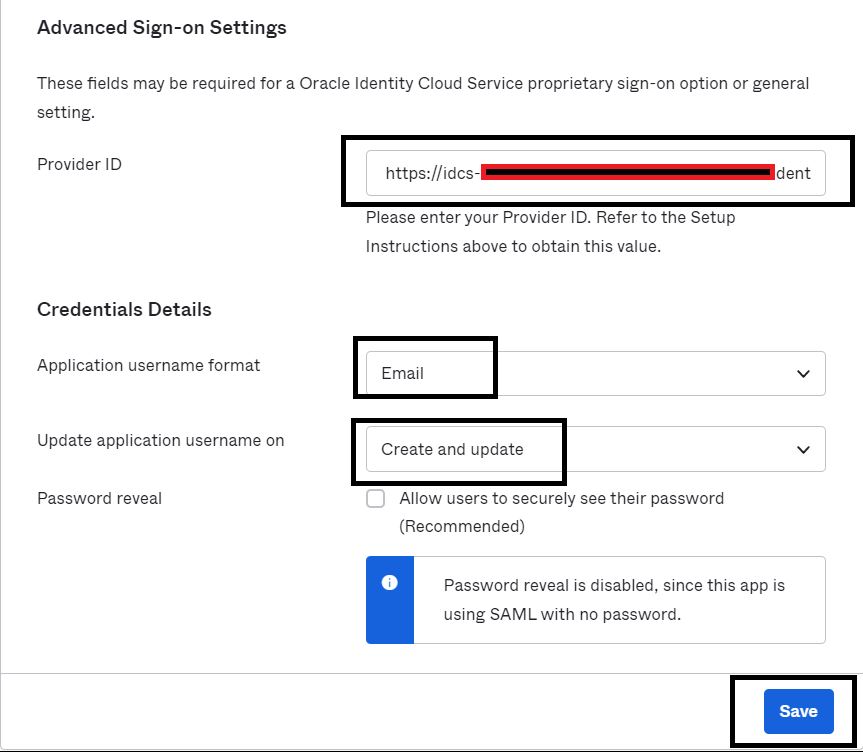

Navigieren Sie zur Registerkarte "Anmelden" der hinzugefügten Anwendung, aktualisieren Sie die folgenden Details, und klicken Sie auf Speichern.

-

Standard-Relay-Status: https://idcs-$DOMAIN_INSTANCE_ID.identity.oraclecloud.com/ui/v1/myconsole. Dies ist die URL, bei der der der Benutzer nach Single Sign-On mit Oracle Identity Domains angemeldet ist. Dies kann bei Bedarf auch eine Anwendungs-URL sein, die durch Oracle-Identitätsdomains geschützt ist.

-

Provider-ID: https://idcs-$DOMAIN_INSTANCE_ID.identity.oraclecloud.com:443/fed

-

Anwendungsbenutzernameformat: E-Mail (ausgenommen, die E-Mail-Adresse ist für den Benutzer sowohl in Okta als auch in Oracle Identity Domains identisch)

-

Anwendungsbenutzernamen aktualisieren auf: Erstellen und aktualisieren

-

Hinweis: Dieser Schritt wird erneut angezeigt, um Single Log Out zu aktivieren, sobald das Signaturzertifikat aus der Identitätsdomain abgerufen wird.

Aufgabe 2: Okta als Identitätsprovider in Oracle-Identitätsdomain konfigurieren

-

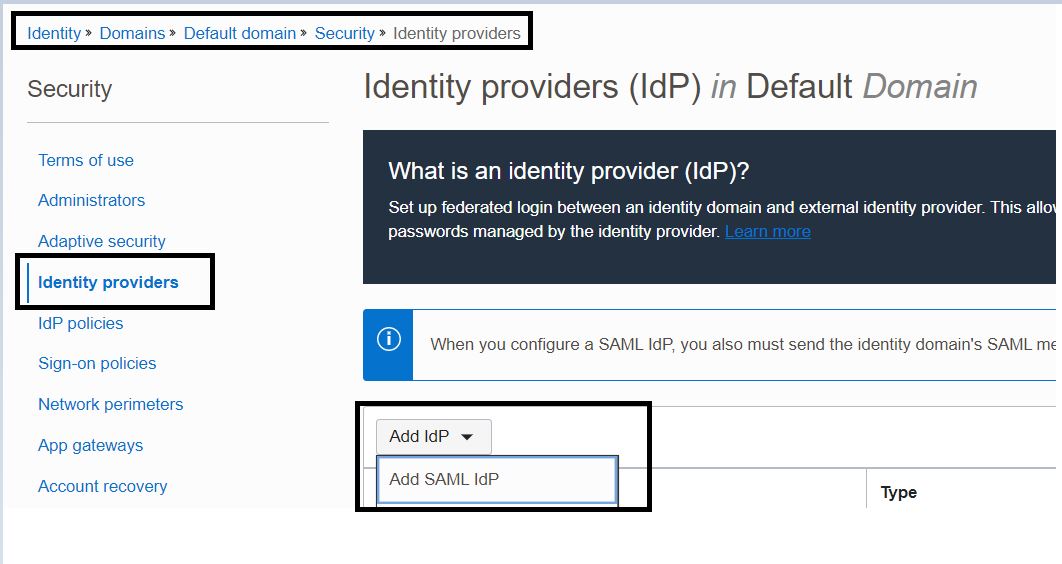

Melden Sie sich als Admin-Benutzer bei Ihrem Oracle Identity Infrastructure-Mandanten an, navigieren Sie zu den Identitätsprovidereinstellungen, und klicken Sie auf SAML-IDP hinzufügen.

-

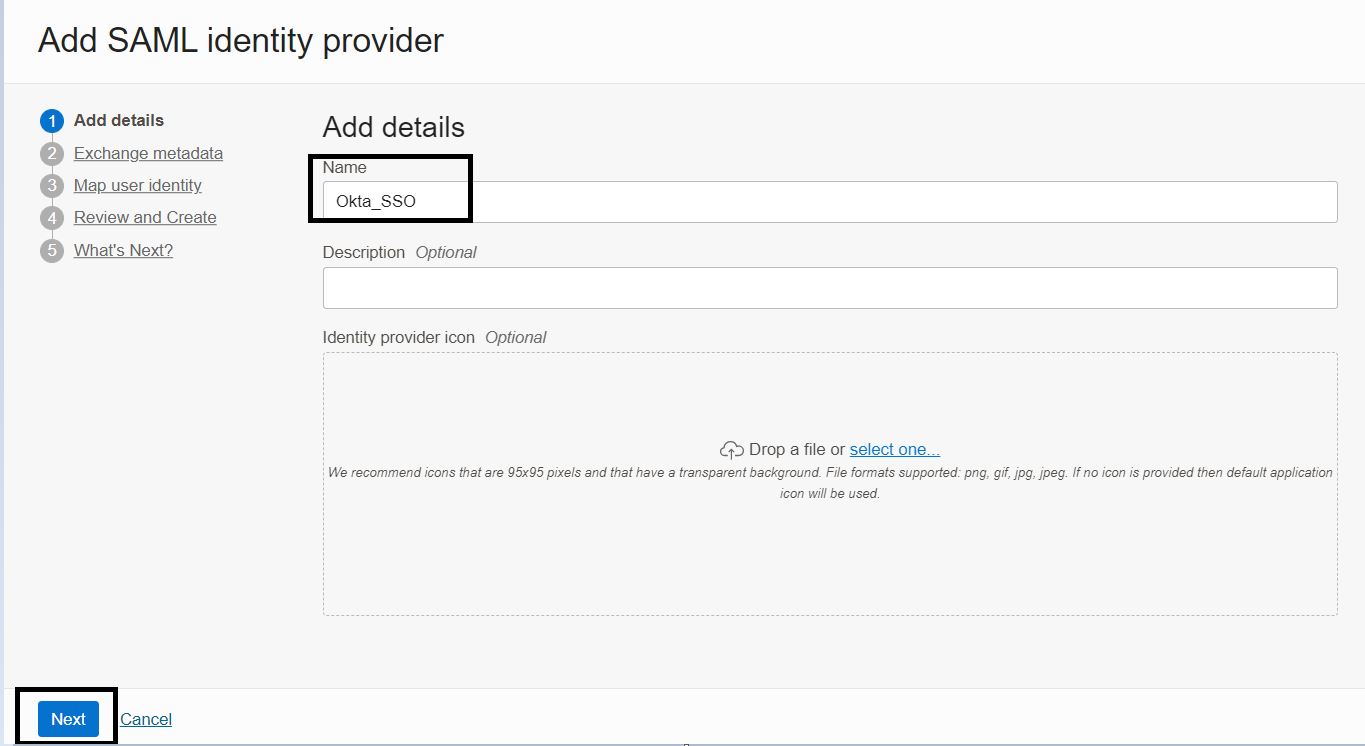

Fügen Sie im gestarteten Assistenten die grundlegenden Details auf dem Bildschirm hinzu, und klicken Sie auf Weiter.

-

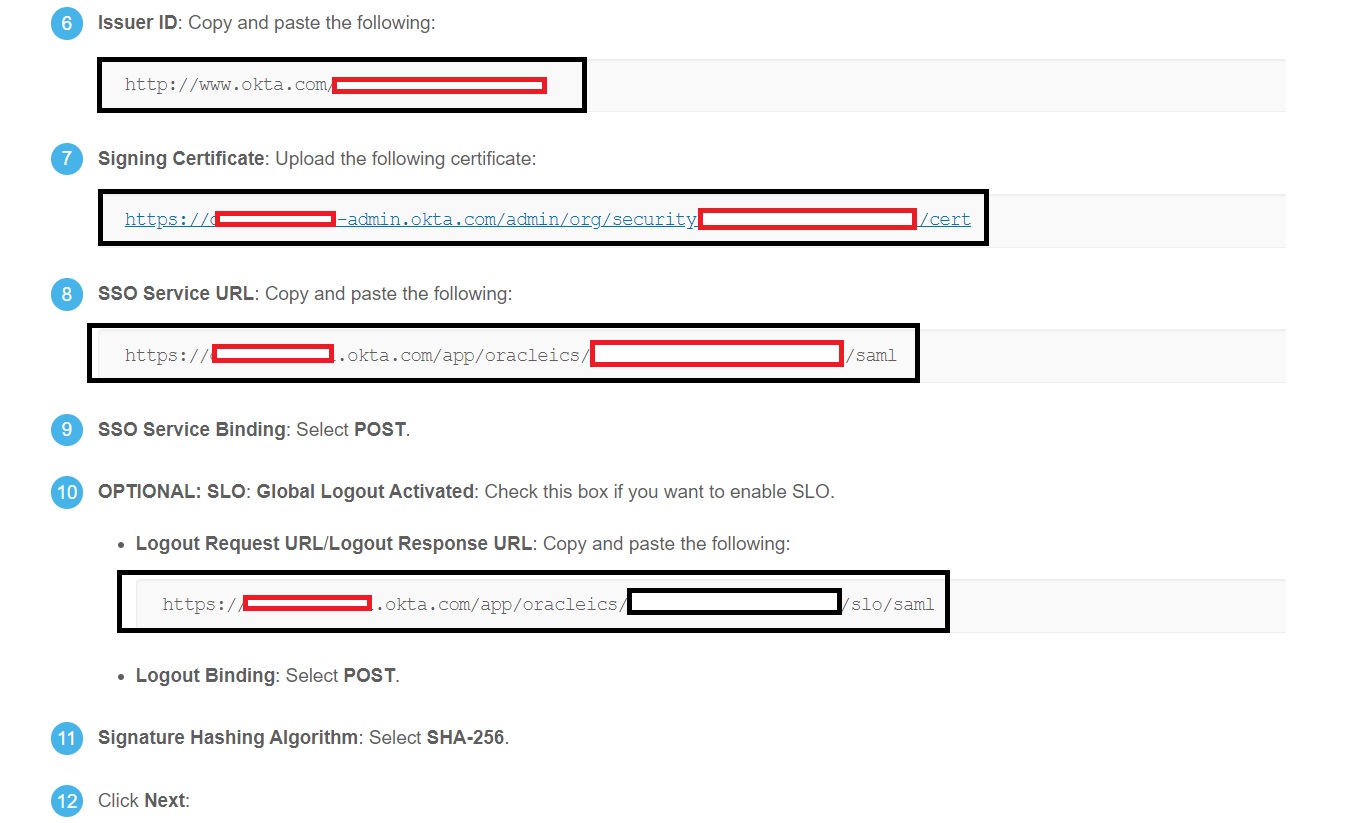

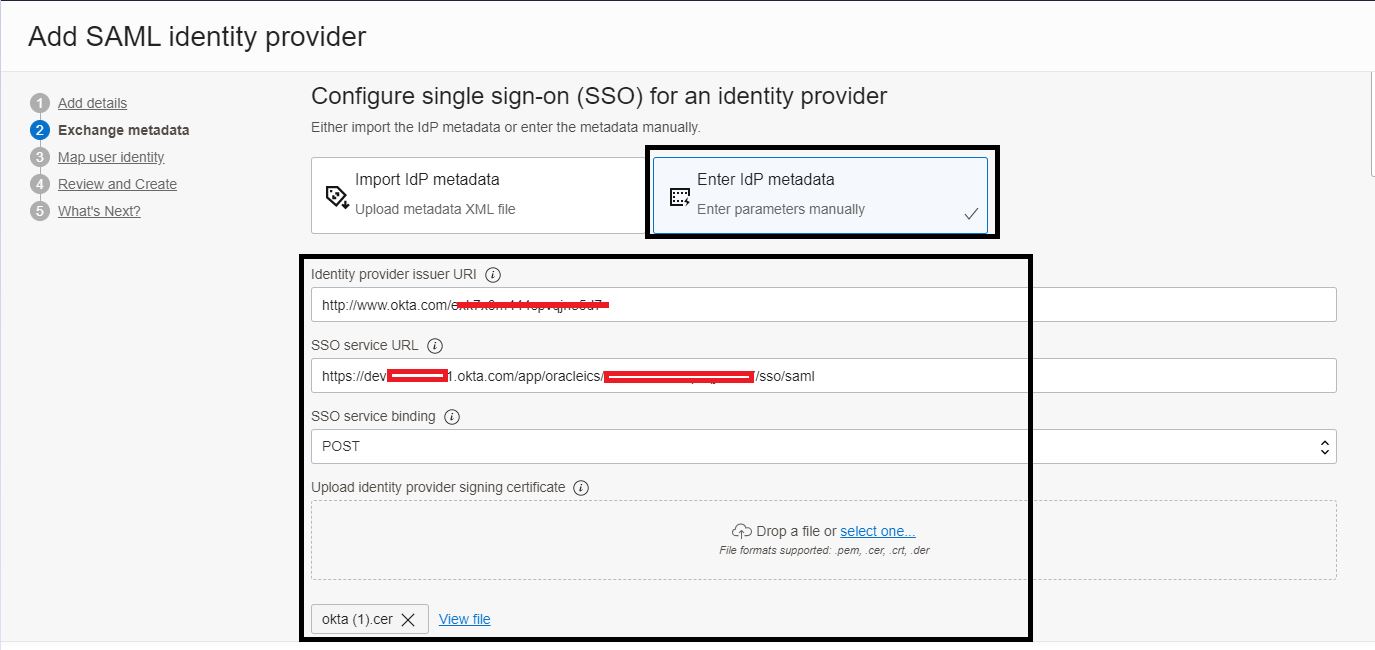

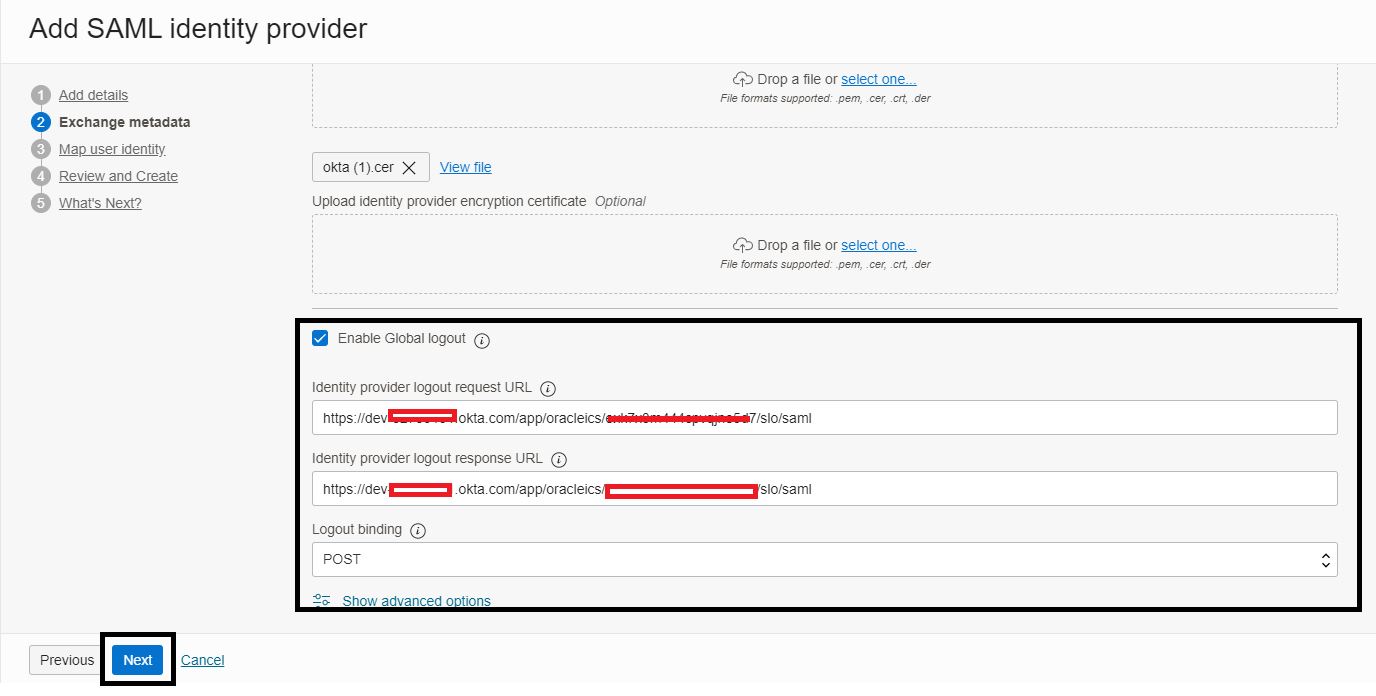

Wählen Sie auf der Seite Metadaten austauschen die Option IDP-Metadaten eingeben - Parameter manuell eingeben aus, aktualisieren Sie die folgenden Details, und klicken Sie auf Weiter.

Tipp: Scrollen Sie auf der Registerkarte "Anmelden" der konfigurierten Okta-Anwendung nach unten, um den Link SAML-Setupanweisung anzeigen für die erforderlichen Details zu suchen.

-

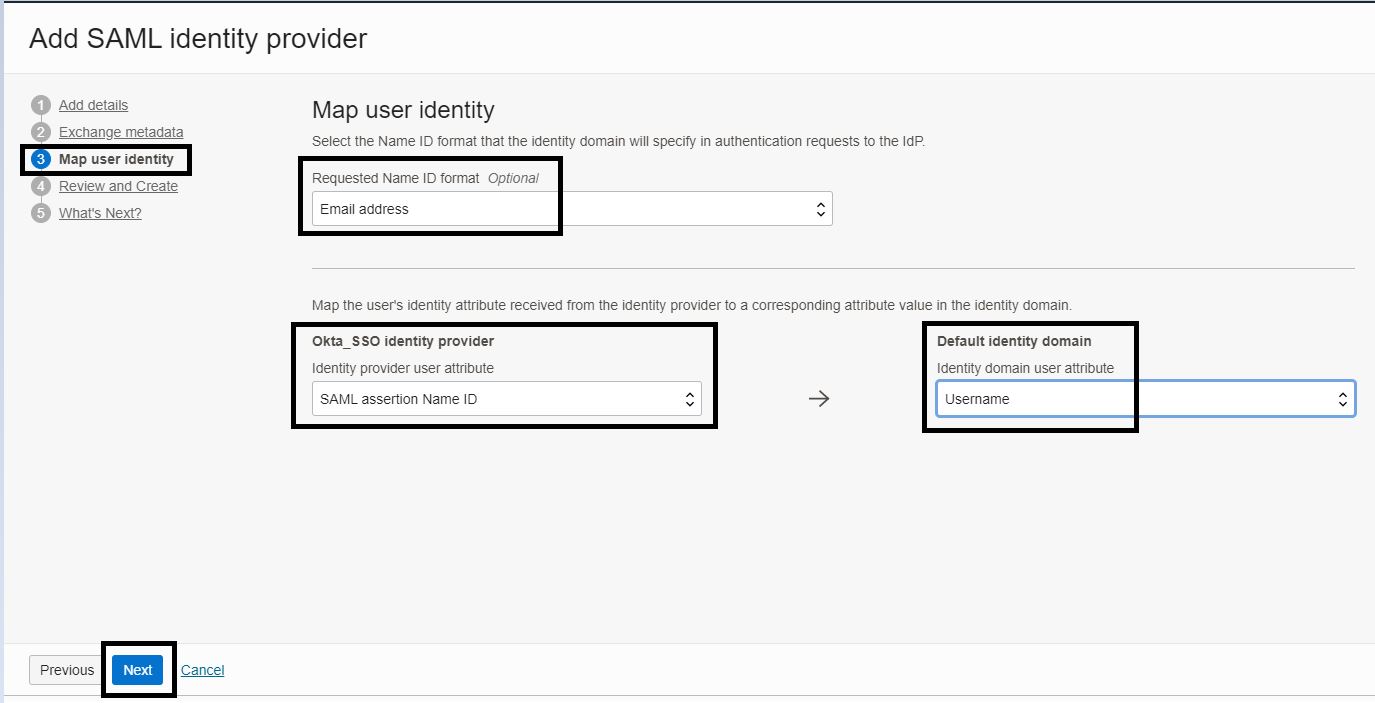

Aktualisieren Sie auf der Seite Benutzeridentität zuordnen die folgenden Details, und klicken Sie auf Weiter.

-

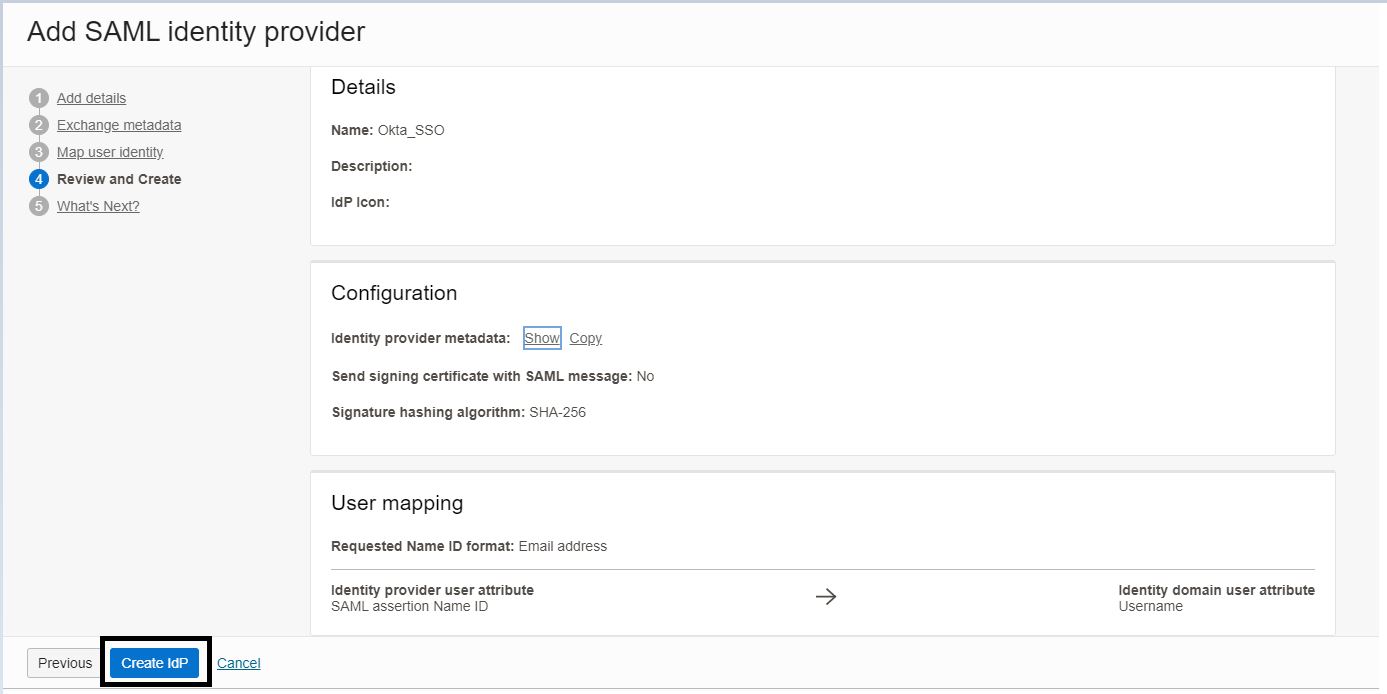

Prüfen Sie auf der Seite Prüfen und erstellen die Einstellungen, und klicken Sie auf IdP erstellen.

-

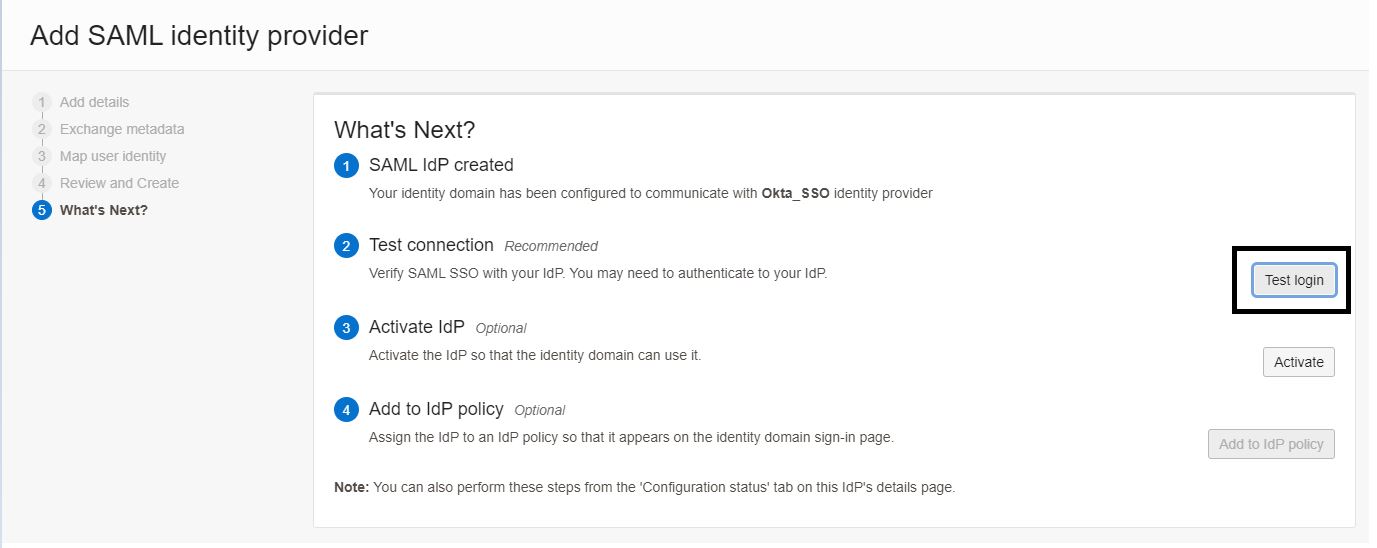

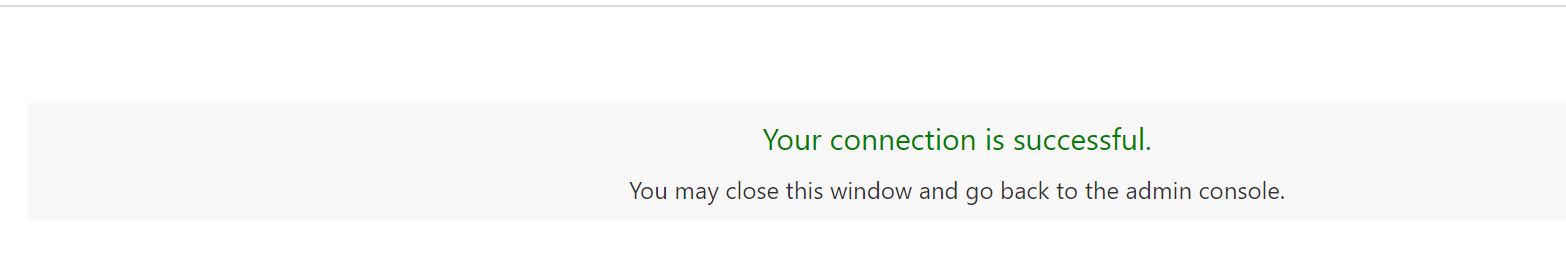

Klicken Sie auf der Seite Was kommt als nächstes auf Anmeldung testen, um die Konfiguration zu validieren. Es sollte eine Erfolgsmeldung wie unten angezeigt angezeigt angezeigt werden.

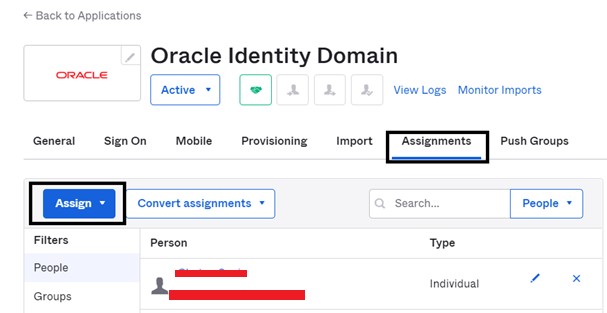

Hinweis: Der Benutzer, mit dem Sie diese Integration testen, muss der Okta-Anwendung zugewiesen und unten angezeigt werden.

-

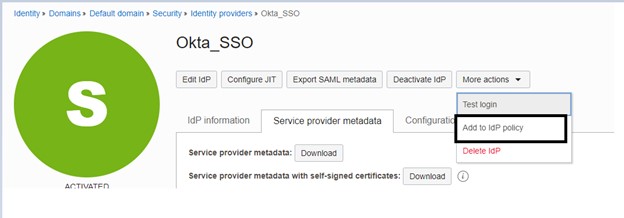

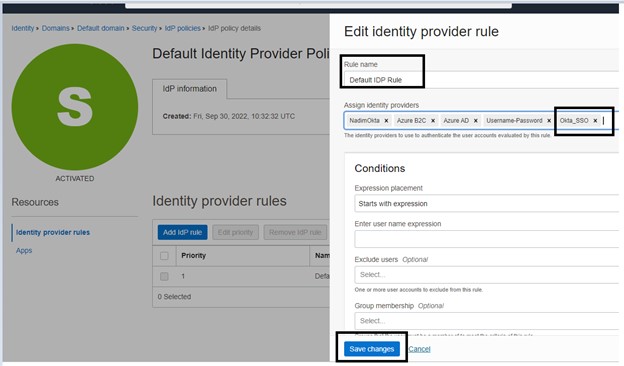

Klicken Sie auf IdP aktivieren, und fügen Sie diese Option der Identitätsproviderregel Ihrer Anforderung hinzu, wie unten angezeigt.

Aufgabe 3: Vertrauliche Anwendung in Identitätsdomain für SCIM-Provisioning einrichten

Das System für Cross-Domain Identity Management (SCIM) ist ein offener Standard, der die Automatisierung des Benutzer-Provisionings ermöglicht. SCIM kommuniziert Benutzeridentitätsdaten zwischen Identitätsprovidern und Serviceprovidern, die Benutzeridentitätsinformationen benötigen.

-

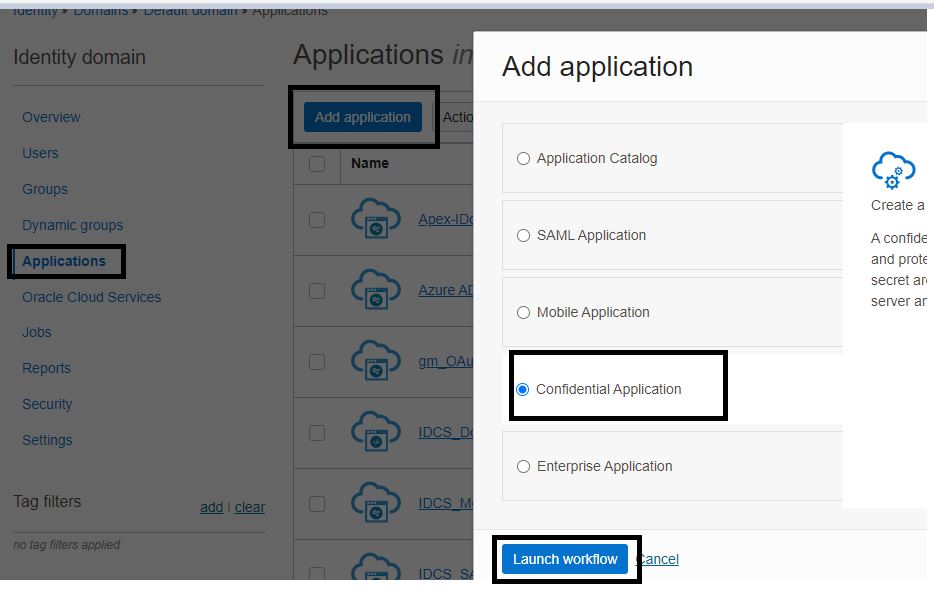

Navigieren Sie unter Ihrer Identitätsdomain zur Registerkarte Anwendungen, klicken Sie auf Anwendung hinzufügen, Vertrauliche Anwendung und dann auf Workflow starten.

-

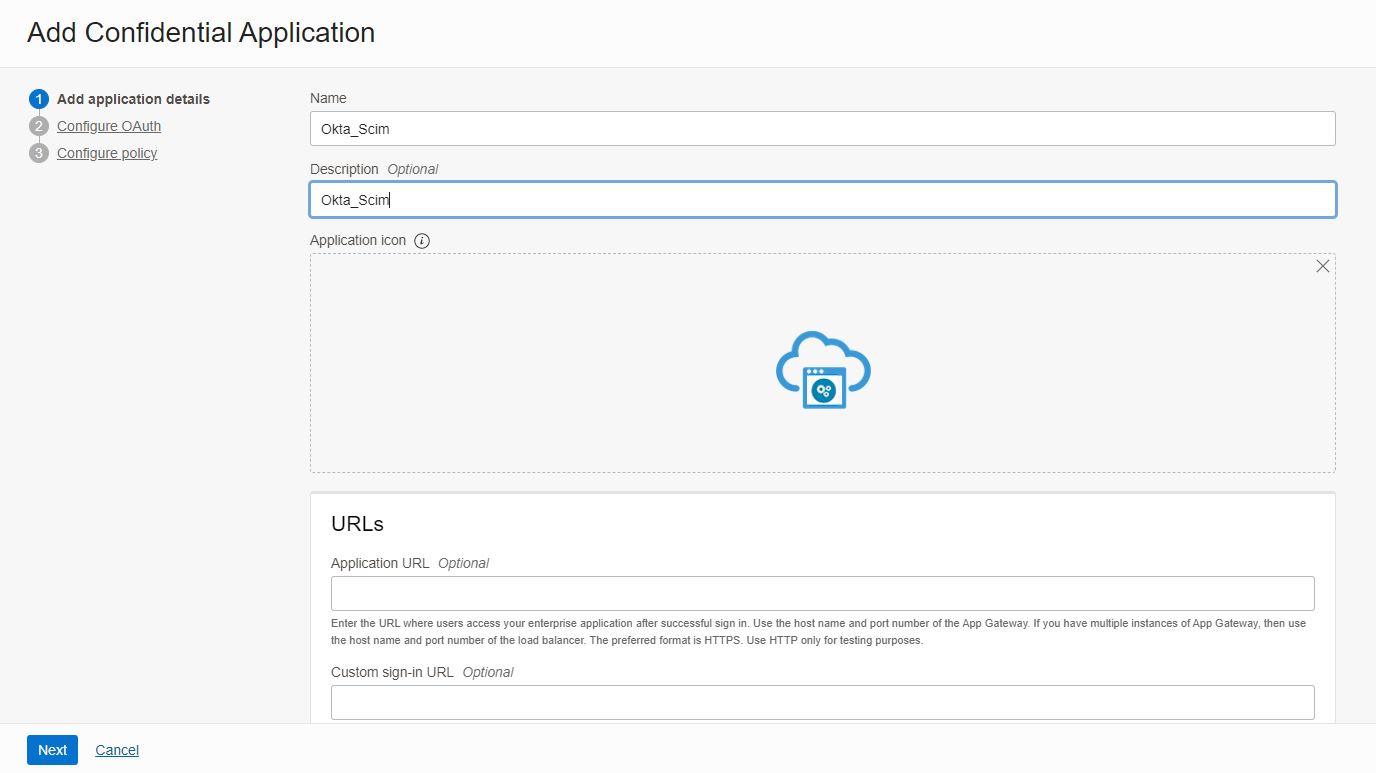

Geben Sie einen Namen für die Anwendung ein, und klicken Sie auf Weiter.

-

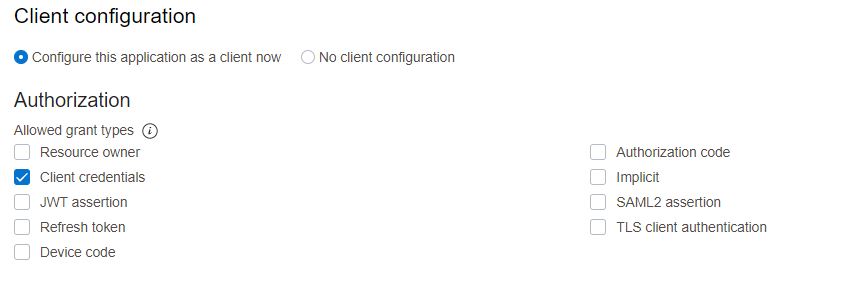

Fügen Sie die folgenden Details zur Anwendung hinzu, und klicken Sie auf Weiter.

-

Aktivieren Sie die Anwendung, und notieren Sie sich Client-ID und Secret.

Aufgabe 4: SCIM-Provisioning von Okta zu Identitätsdomain aktivieren

-

Navigieren Sie zur Okta-Admin-Konsole zurück, um das SCIM-Provisioning zu konfigurieren. Klicken Sie auf die konfigurierte Anwendung und dann auf die Registerkarte Provisioning.

-

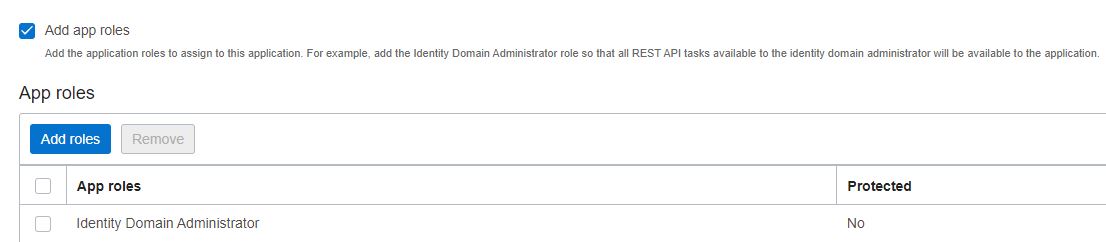

Fügen Sie die folgenden Details im Abschnitt Provisioning wird ausgeführt der konfigurierten Anwendung hinzu.

-

Basis-URL: https://$IDCS_SUBDOMAIN.identity.oraclecloud.com/admin/v1

-

API-Token: Base64encoded(ClientID:ClientSecret) (aus dem vorherigen Schritt)

-

Klicken Sie auf API-Zugangsdaten testen.

-

Die Meldung "Erfolgreich" sollte auf Ihrem Bildschirm angezeigt werden. Klicken Sie auf Speichern.

-

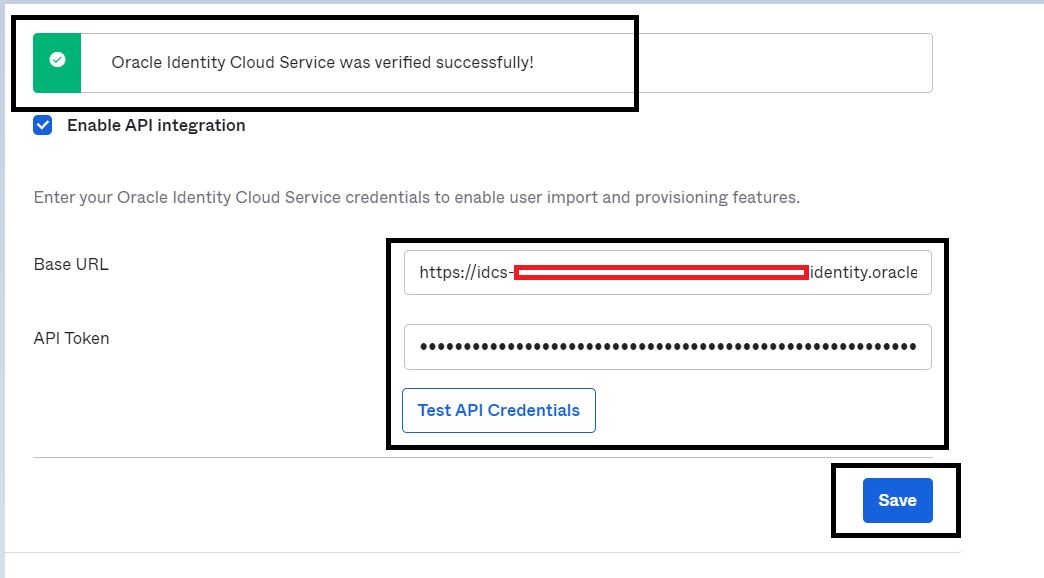

-

Klicken Sie auf Bearbeiten, wählen Sie alle Optionen Aktivieren aus, und klicken Sie auf Speichern, um die Benutzer-Provisioning-Option zu aktivieren.

-

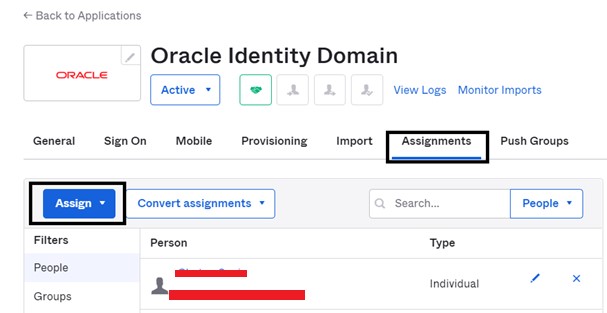

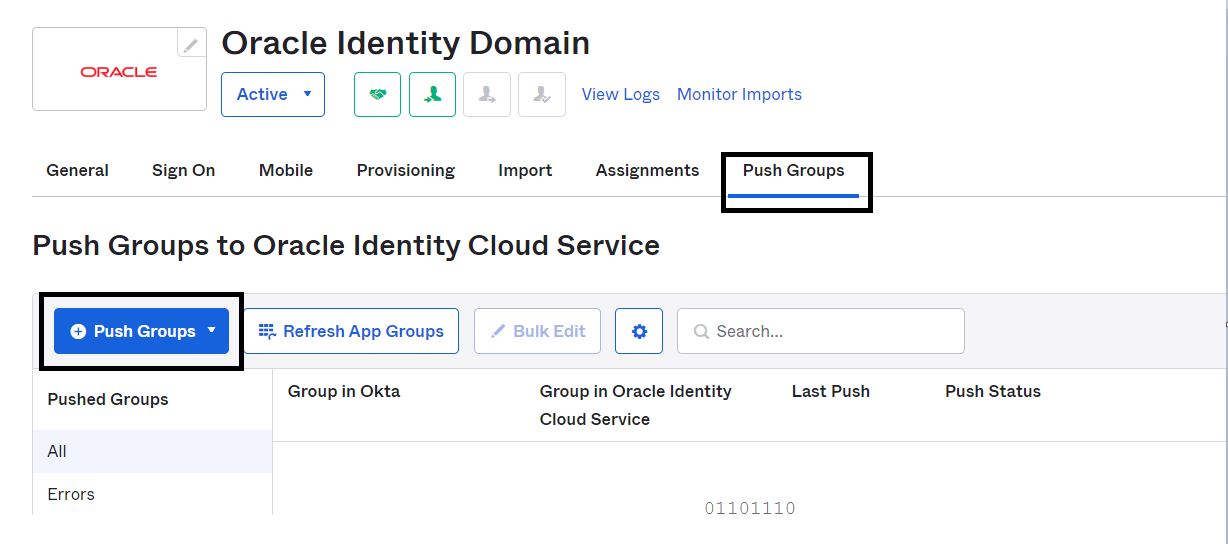

Fügen Sie im Abschnitt Zuweisen die zu synchronisierenden Benutzer und Gruppen zu Identitätsdomains hinzu.

Nachdem Sie die Setupschritte abgeschlossen haben, werden Ihre Benutzer und Gruppen von Okta mit Identitätsdomains synchronisiert.

Verwandte Links

Bestätigungen

Autor - Chetan Soni (Cloud Solutions Engineer)

Weitere Lernressourcen

Sehen Sie sich andere Übungen zu docs.oracle.com/learn an, oder greifen Sie auf weitere kostenlose Lerninhalte im Oracle Learning YouTube-Kanal zu. Besuchen Sie außerdem die Website education.oracle.com/learning-explorer, um Oracle Learning Explorer zu werden.

Produktdokumentation finden Sie im Oracle Help Center.

Integrate Okta with Identity Domains for Single Sign-On and user provisioning

F77055-01

February 2023

Copyright © 2023, Oracle and/or its affiliates.