Hinweis:

- Dieses Tutorial erfordert Zugriff auf Oracle Cloud. Informationen zum Registrieren eines kostenlosen Accounts finden Sie unter Erste Schritte mit Oracle Cloud Infrastructure Free Tier.

- Es verwendet Beispielwerte für Oracle Cloud Infrastructure-Zugangsdaten, -Mandanten und -Compartments. Wenn Sie Ihre Übung abgeschlossen haben, ersetzen Sie diese Werte durch spezifische Werte für Ihre Cloud-Umgebung.

On-Premise-Verbindungen zu OCI über ein IPSec-VPN mit Hub- und Spoke-VCN-Routingarchitektur herstellen

Einführung

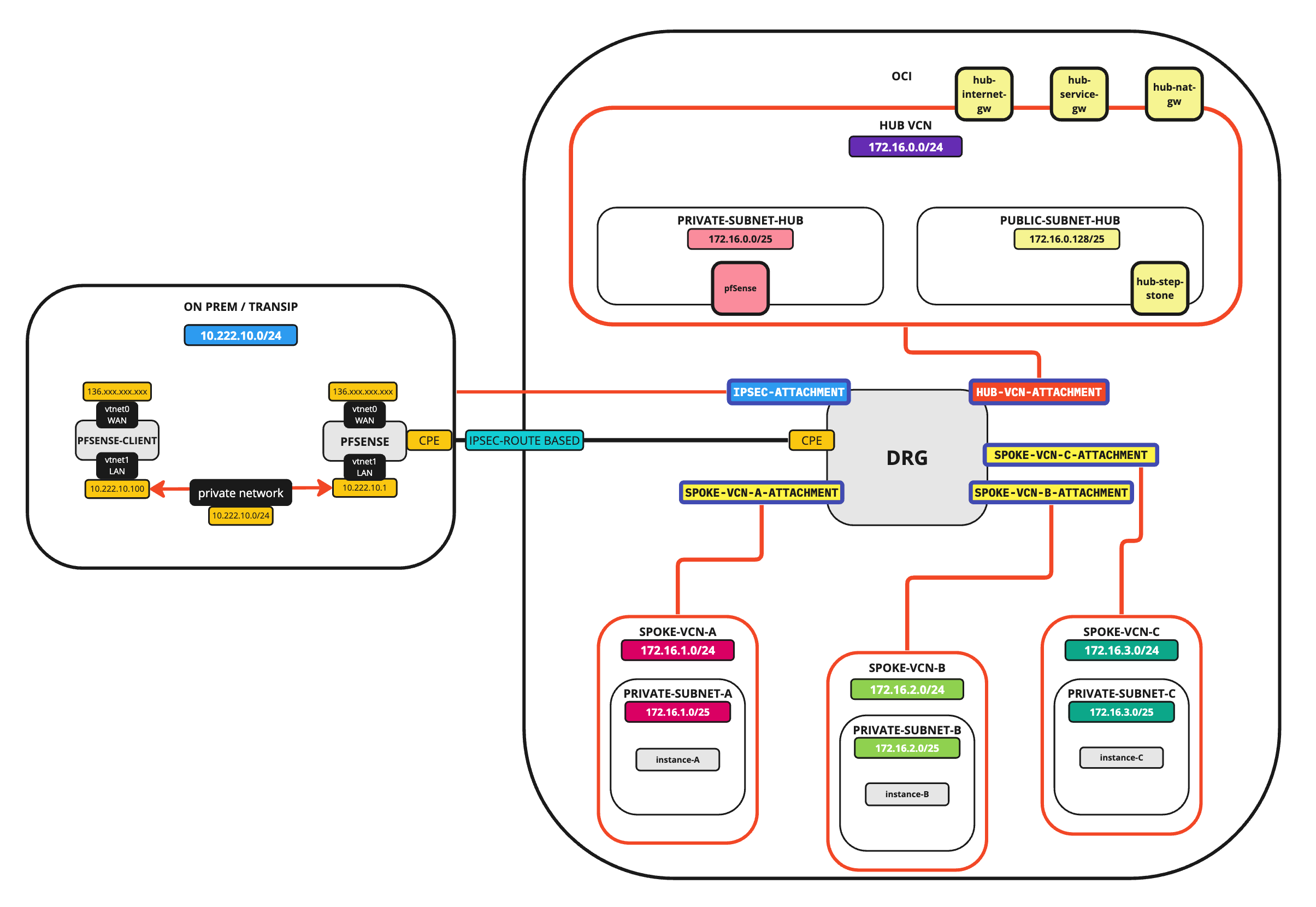

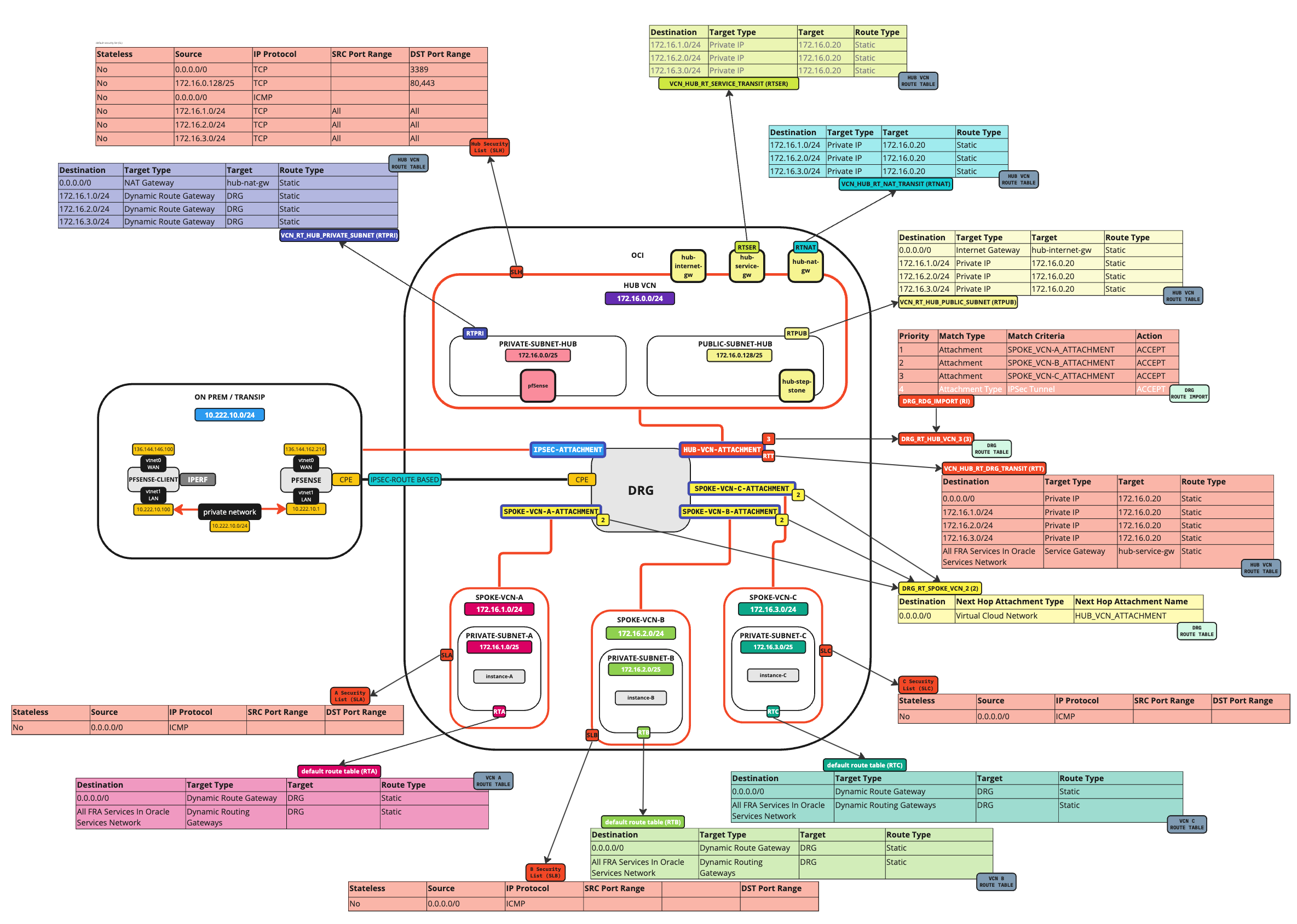

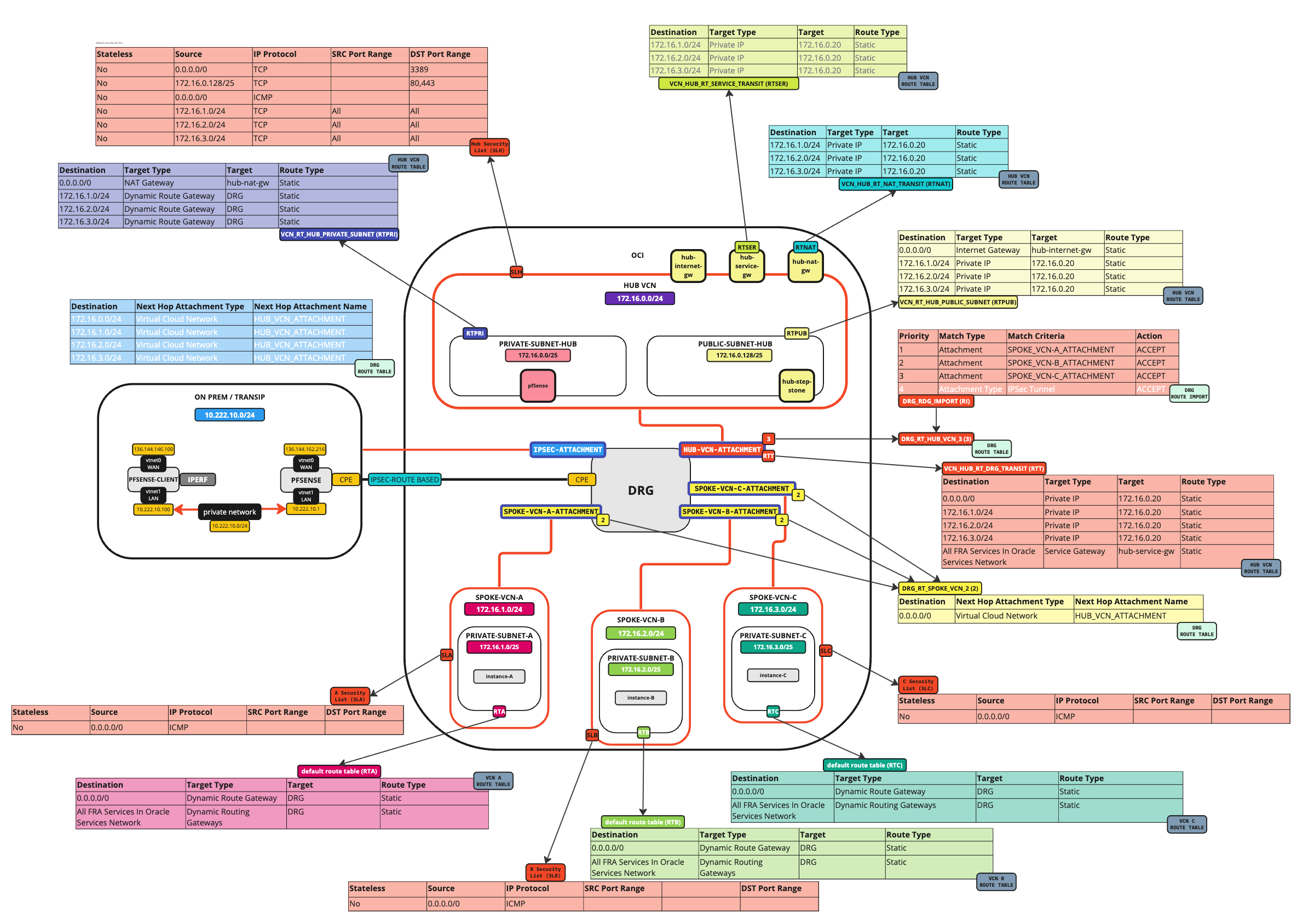

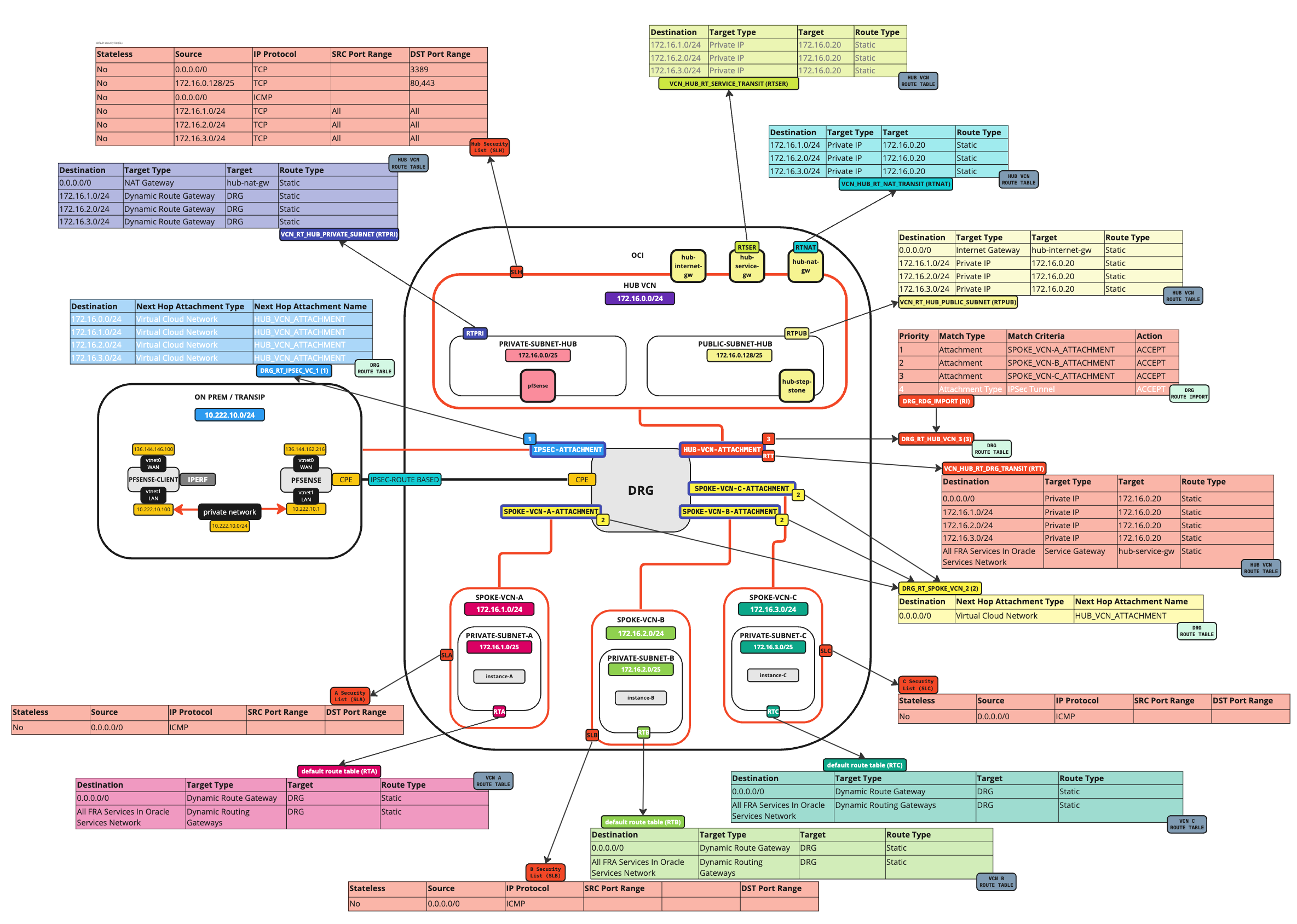

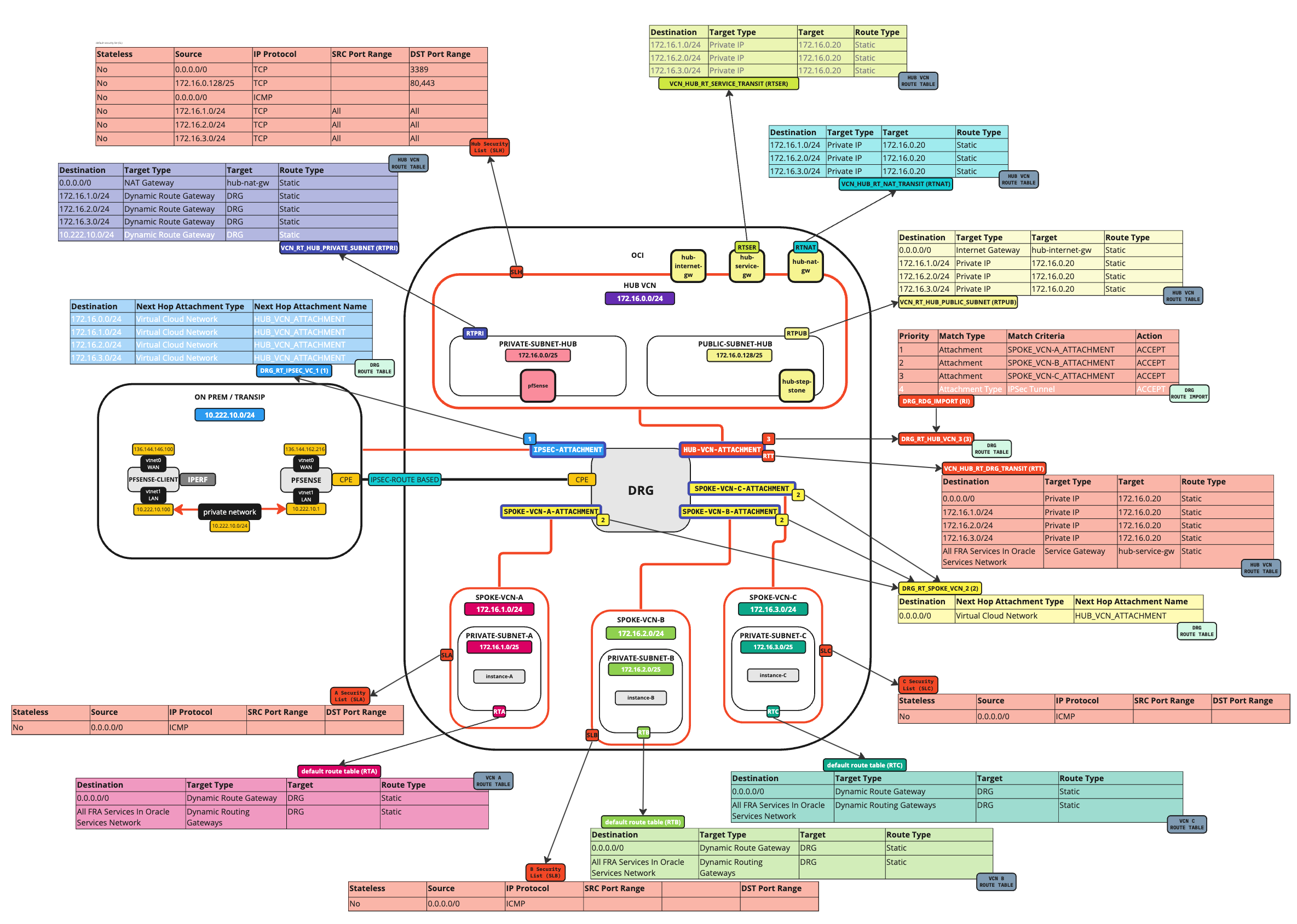

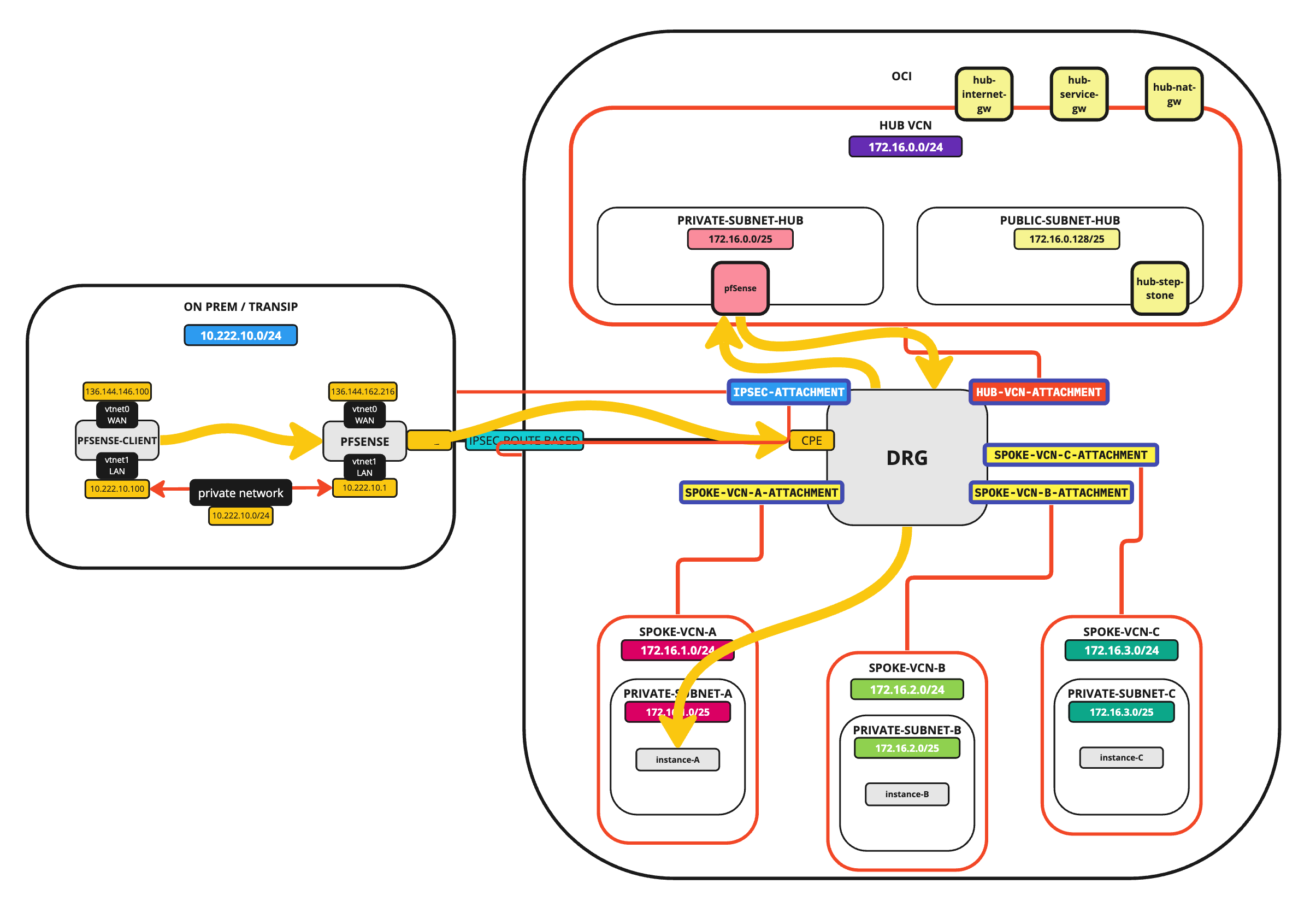

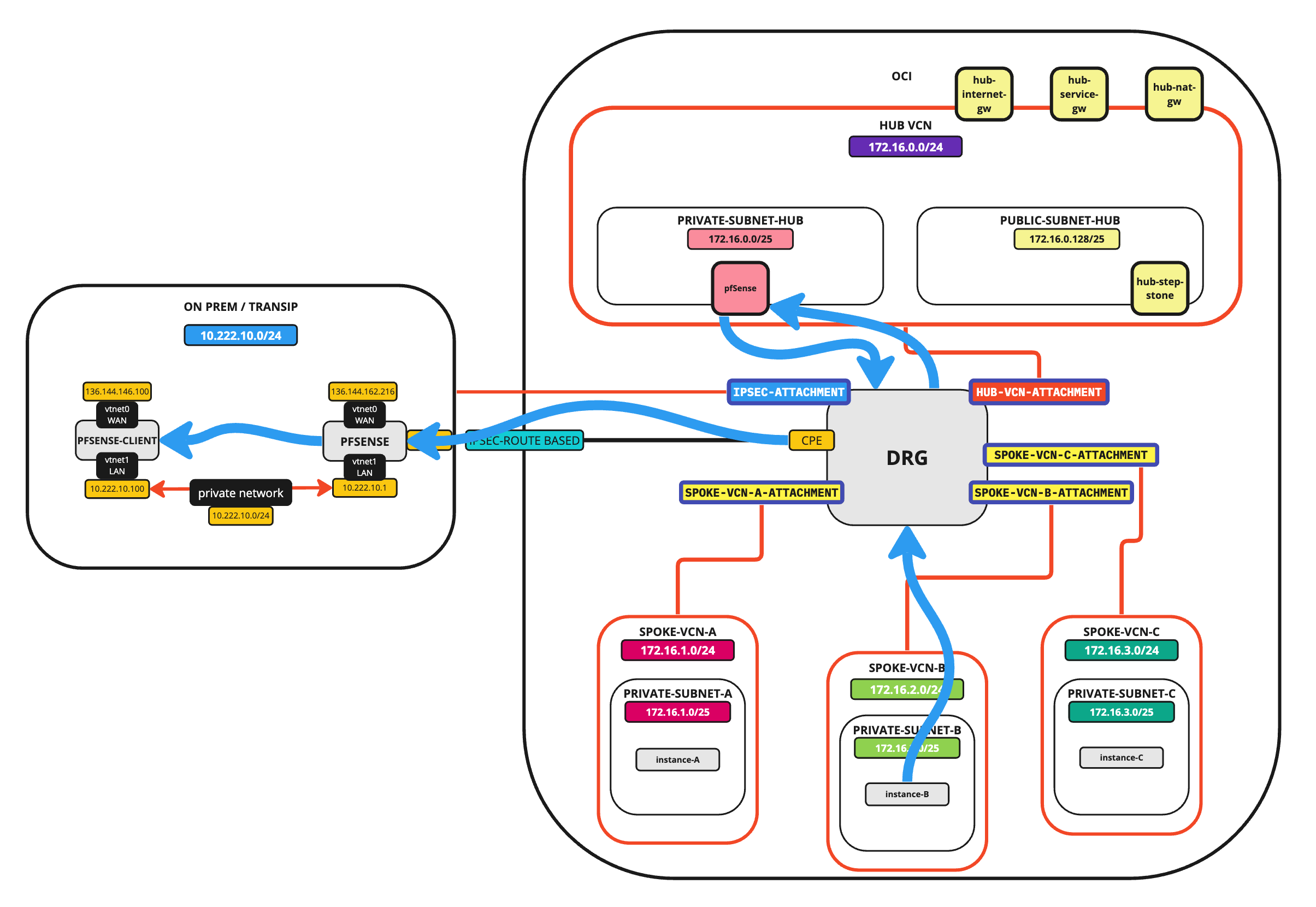

Mit Oracle Cloud Infrastructure (OCI) kann die VPN-Konnektivität zwischen Ihrer On-Premise-Umgebung und Ihrer OCI-Umgebung einfach konfiguriert werden. Sie können jedoch einige Komplexitäten beim Routing bei der Verwendung einer Hub- und Spoke-Topologie in OCI verursachen. In diesem Tutorial richten wir eine Internet Protocol Security-(IPSec-)VPN-Verbindung zu OCI ein und konfigurieren das Routing, um sicherzustellen, dass der Traffic aus der On-Premise-Umgebung von Firewall-Policys ausgewertet wird, bevor eine Verbindung zu Ressourcen in OCI hergestellt wird.

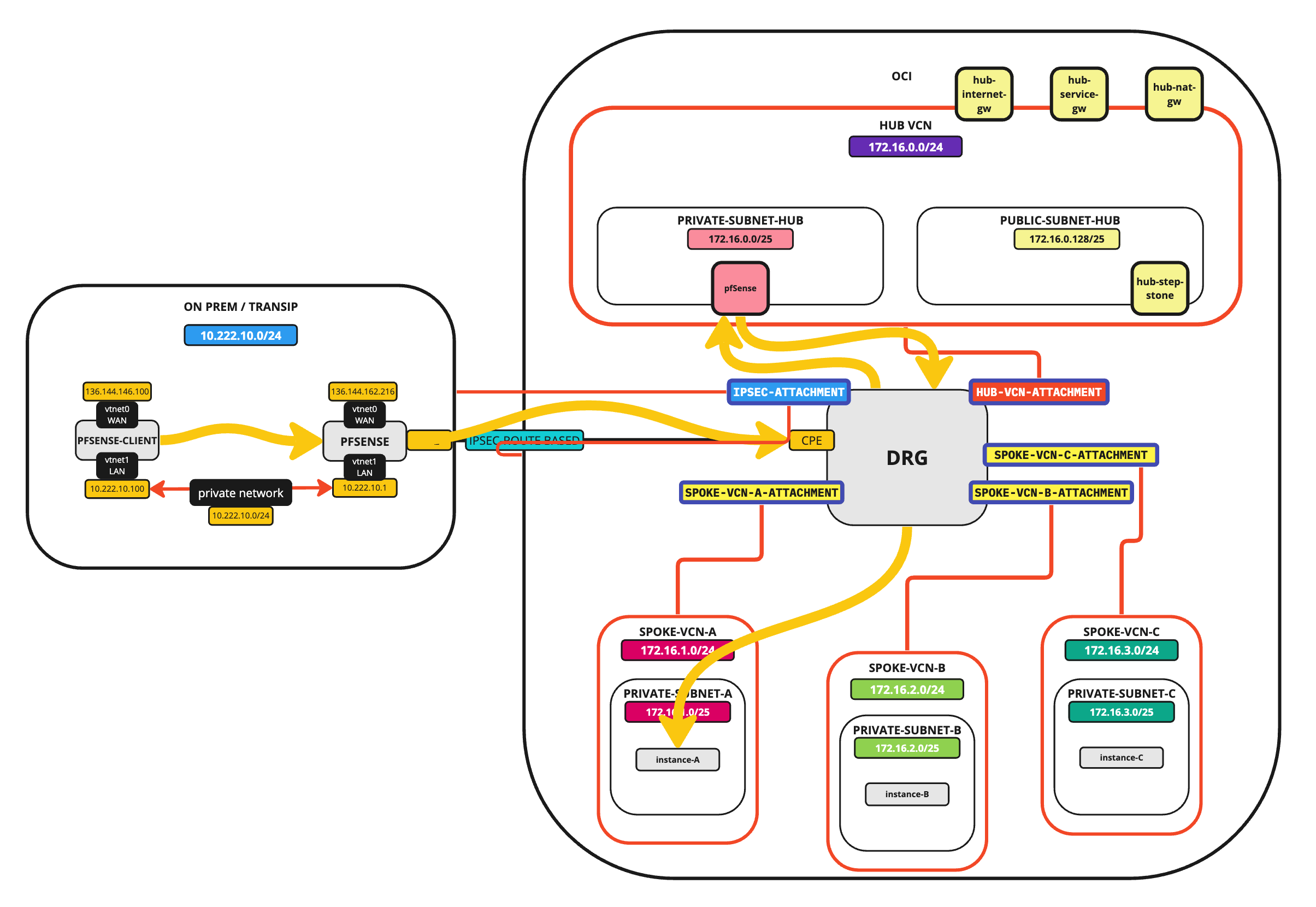

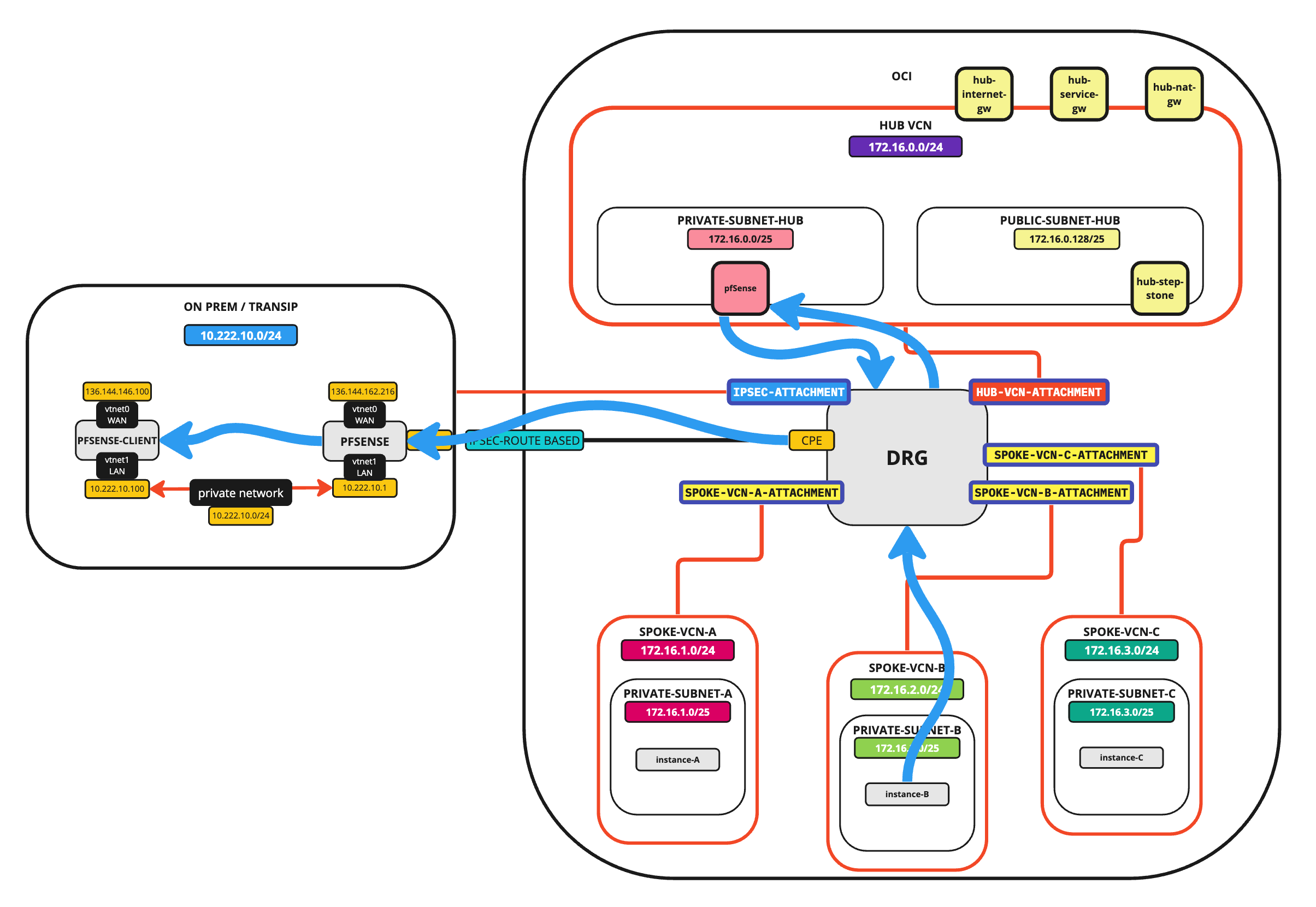

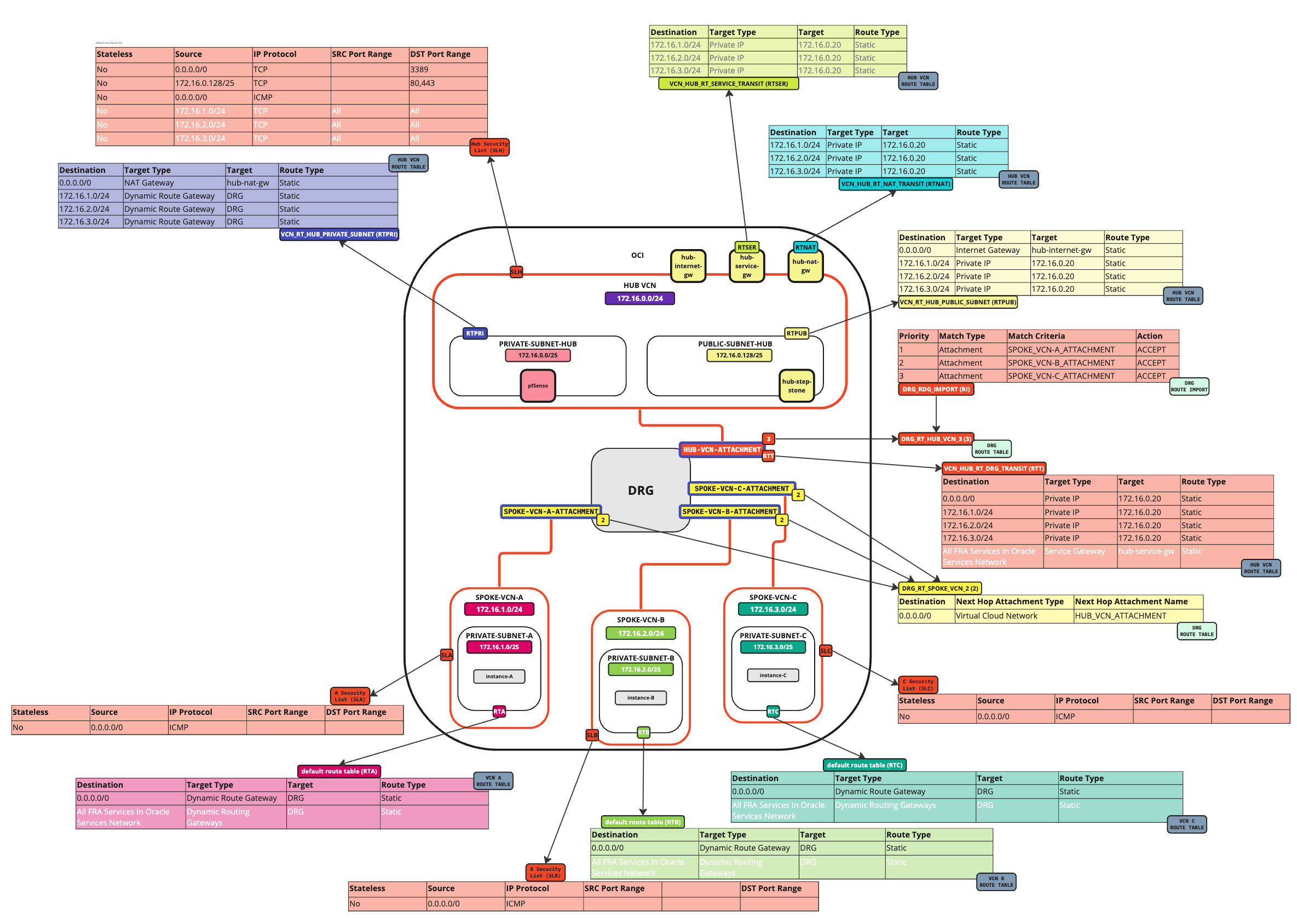

Die folgenden Bilder veranschaulichen die Verkehrswerte.

-

On Premise, um eine Konnektivität zu erreichen

-

Spoke B zu On-Premise-Konnektivität

Ziele

- Verbinden Sie einen On-Premise-Standort mit der OCI-Umgebung über einen VPN-Tunnel IPSec. Da unsere OCI-Umgebung eine Hub- und Spoke-Routingarchitektur verwendet, werden wir auch das erforderliche Routing konfigurieren, um sicherzustellen, dass der Trafficfluss korrekt ist, und die Konnektivität durch grundlegende Ping-Tests prüfen.

Voraussetzungen

Führen Sie die folgenden Tutorials aus:

-

Windows-Instanz in Oracle Cloud Infrastructure bereitstellen.

-

Installieren Sie eine pfSense-Firewall in Oracle Cloud Infrastructure.

-

Routing von Hub und Spoke-VCN mit einer pfSense-Firewall im Hub-VCN.

Aufgabe 1: On-Premise-Umgebung vorbereiten

-

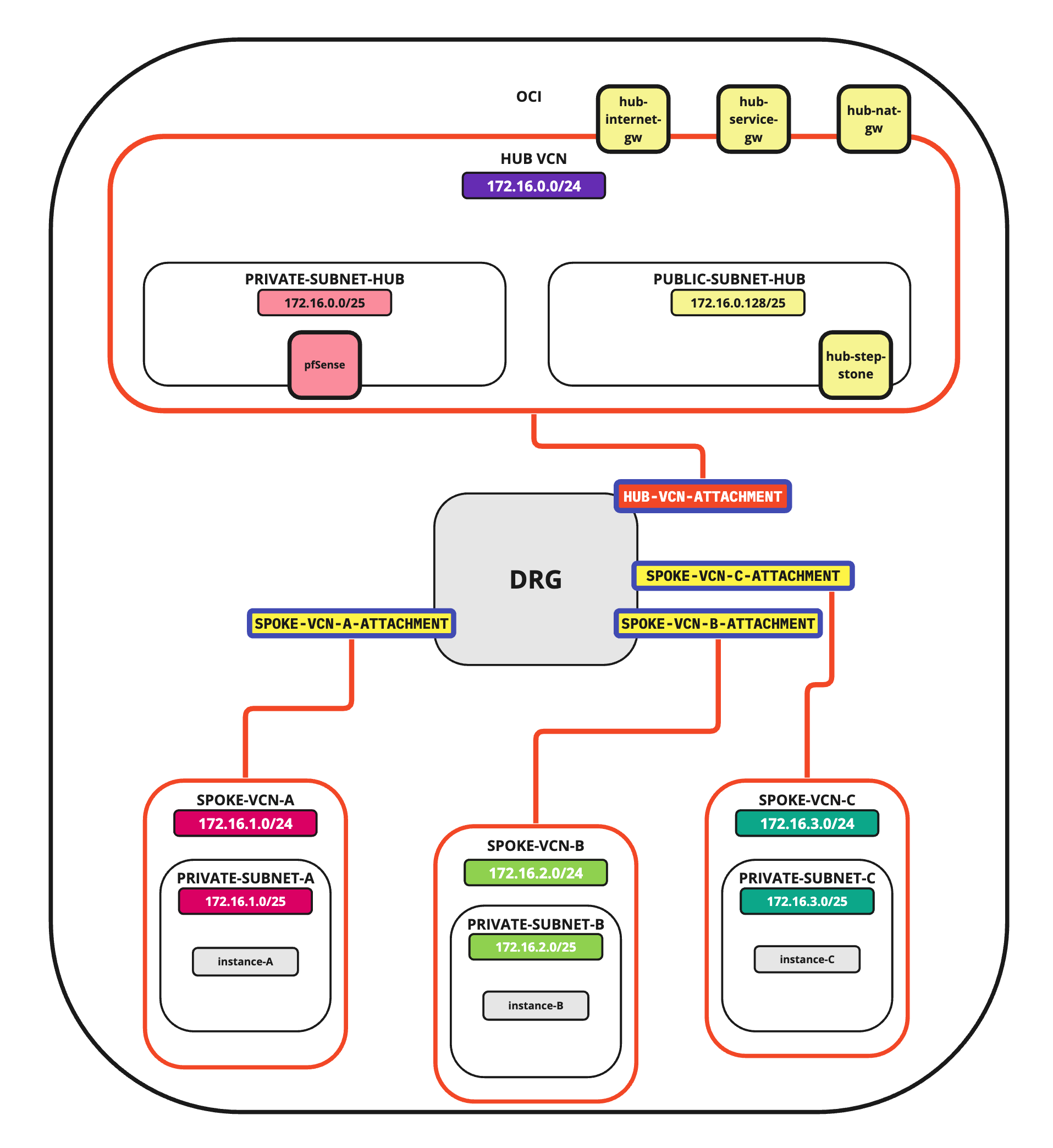

OCI-Topologie

In diesem Tutorial ist die OCI-Topologie die Hub- und Spoke-VCN-Routingtopologie. Weitere Informationen finden Sie unter Routehub- und Spoke-VCN mit pfSense-Firewall im Hub-VCN.

Die folgende Abbildung veranschaulicht die visuelle Darstellung des Ausgangspunktes.

-

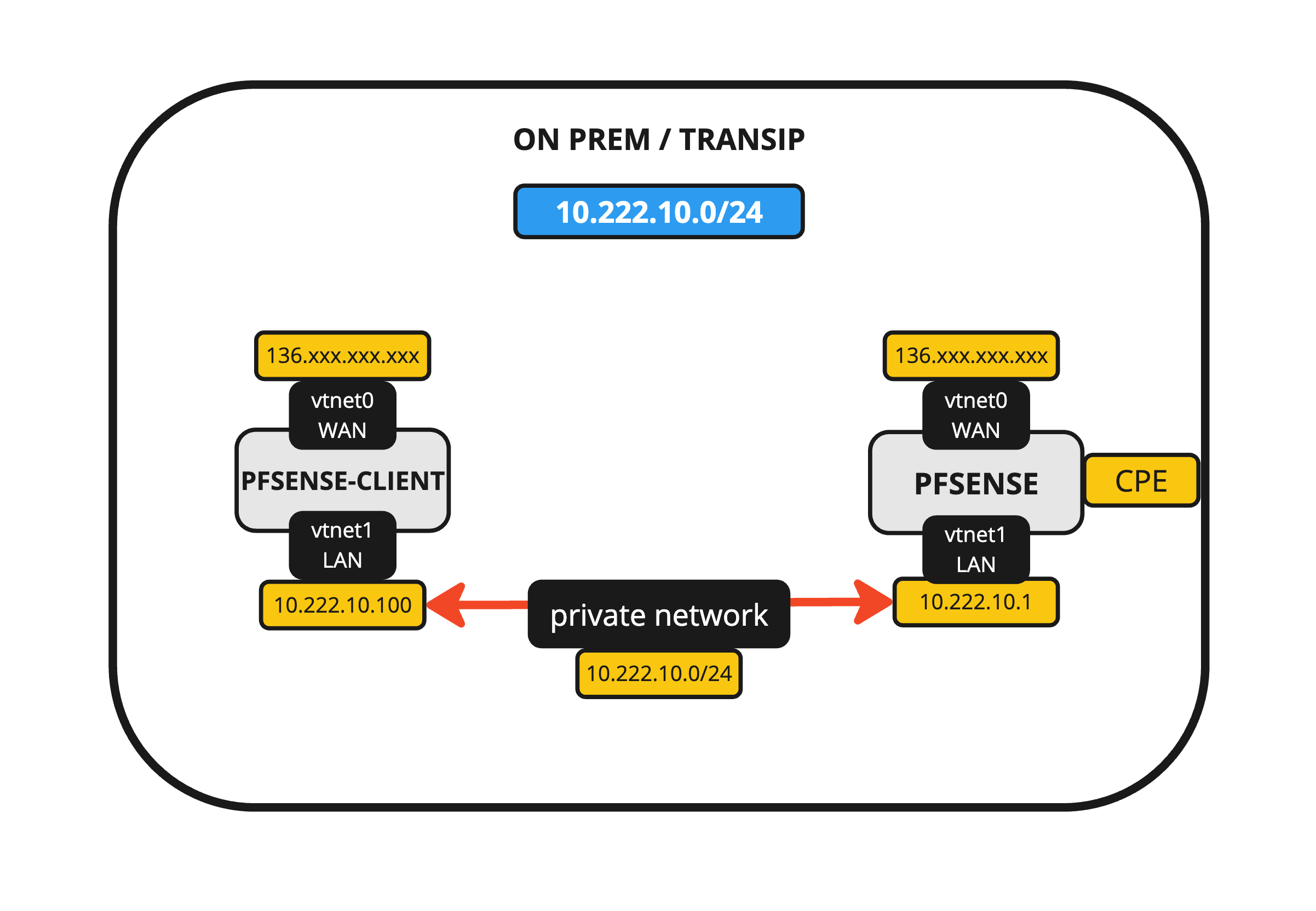

On-Premise-Topologie

Um eine On-Premise-Umgebung zu simulieren, habe ich ein Beispielsetup erstellt, zwei VPS-Instanzen erstellt und jeweils pfSense installiert.

Eine pfSense-Instanz dient als Beendigungspunkt für Kunden-Premise-Geräte (CPE) IPSec, während die andere pfSense-Instanz als interner Client fungiert.

Die Einrichtung dieser Umgebung gehört nicht zu diesem Tutorial.

-

Endgültige Topologie für OCI und On Premise

Wenn wir eine On-Premise-Umgebung mit der OCI-Umgebung verbinden, sieht die Topologie folgendermaßen aus:

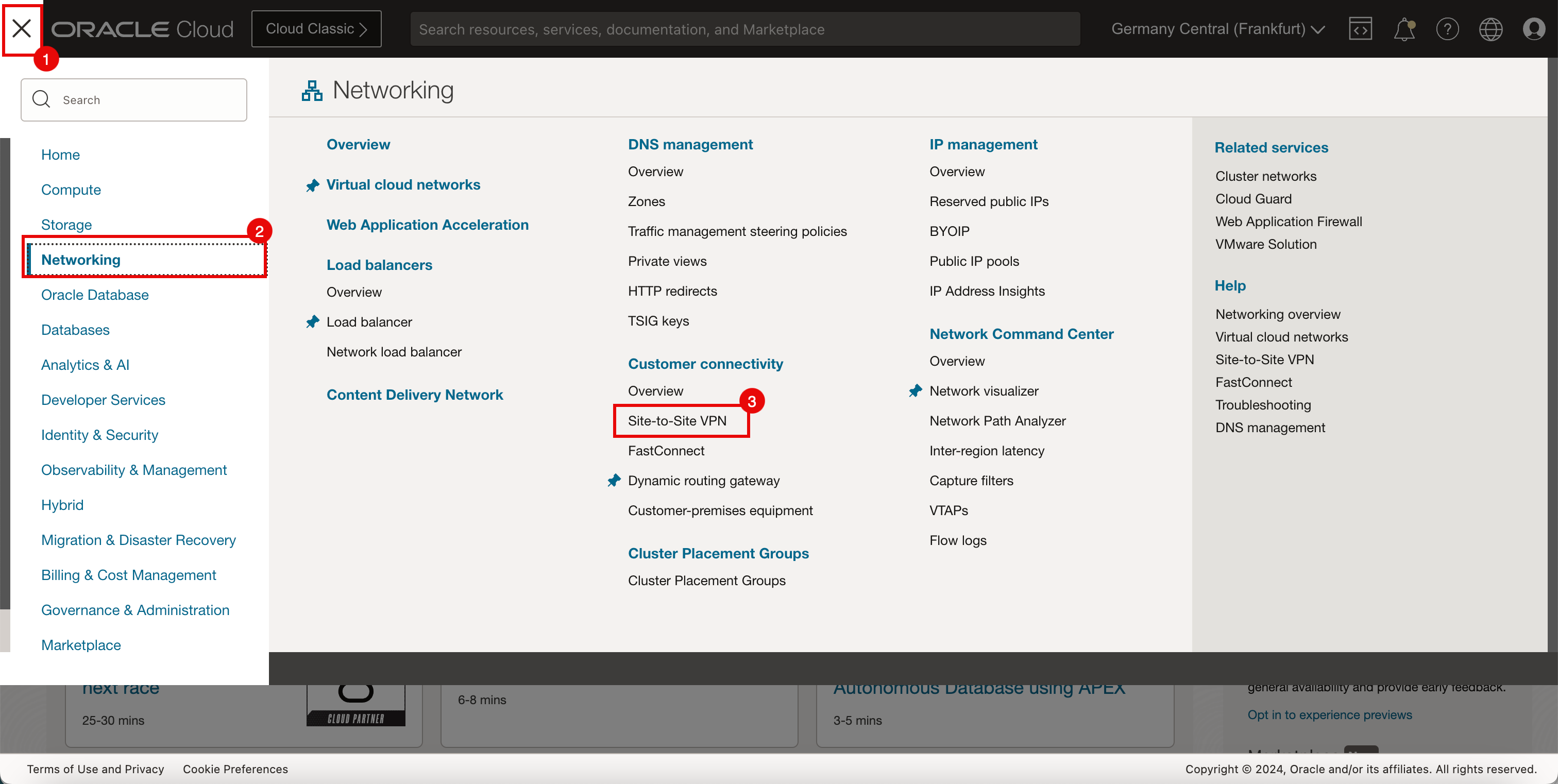

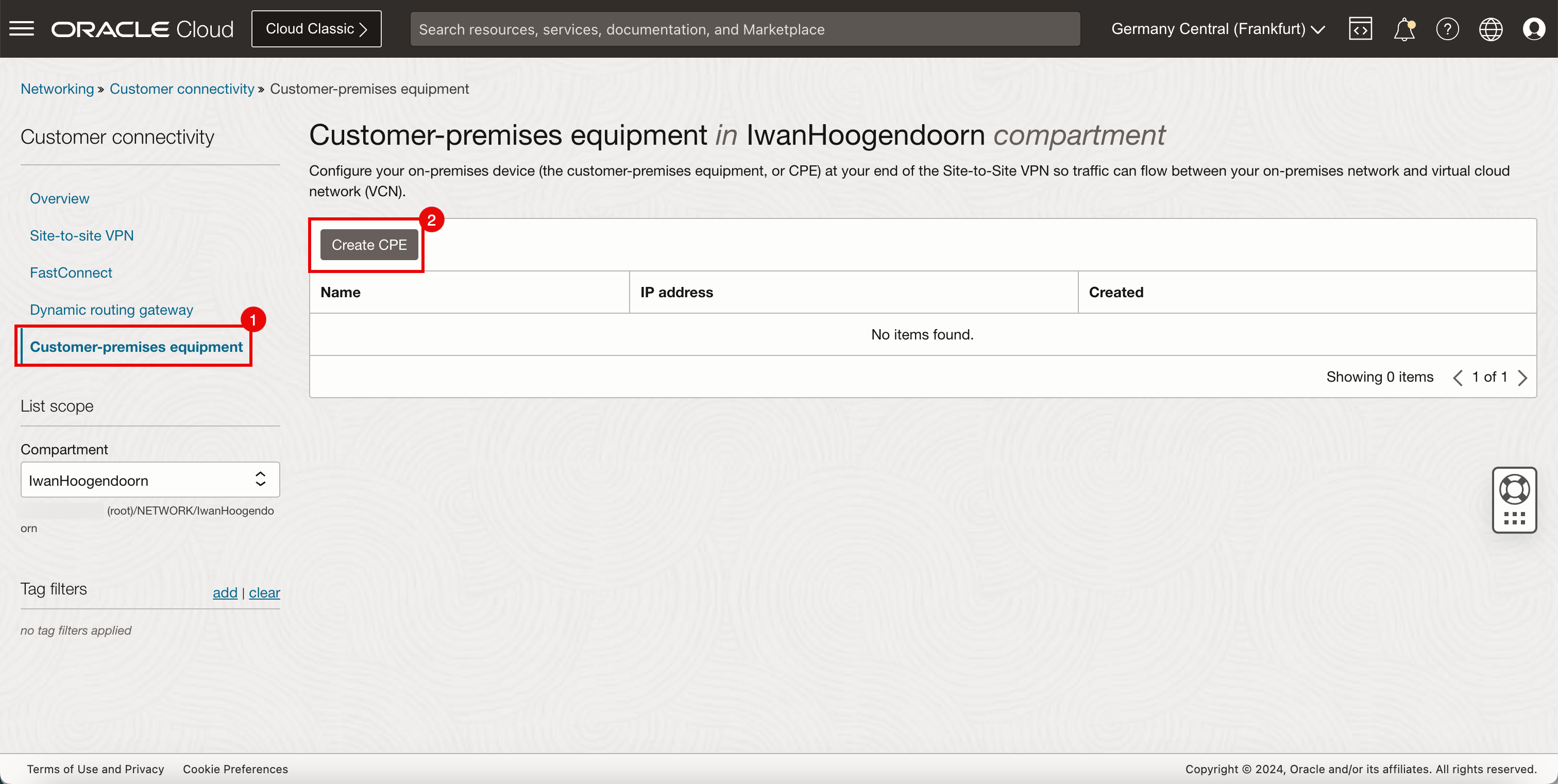

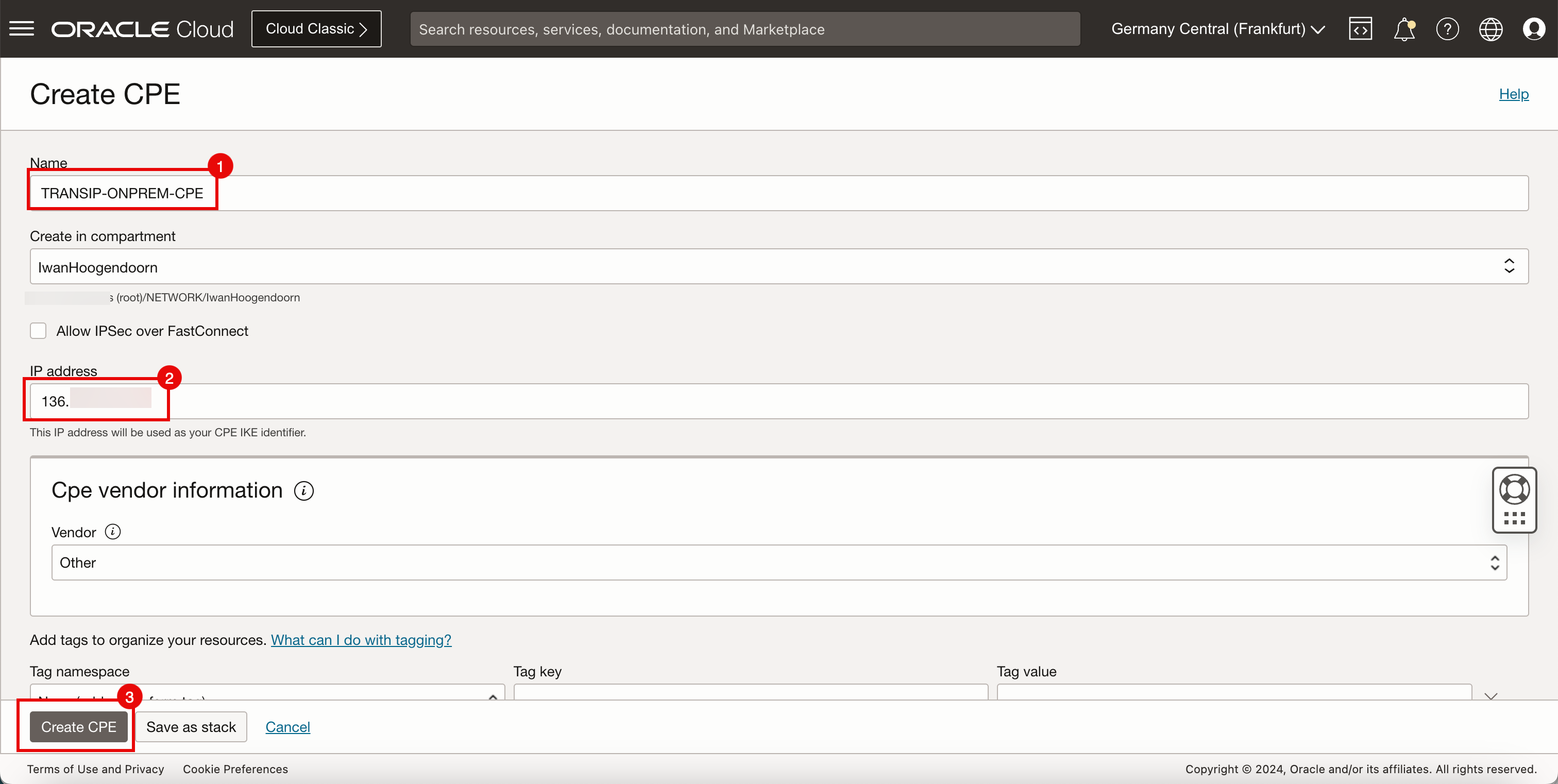

Aufgabe 2: CPE in OCI erstellen

Bevor Sie eine IPSec-VPN-Verbindung erstellen, müssen Sie zunächst ein CPE-Objekt in OCI erstellen.

-

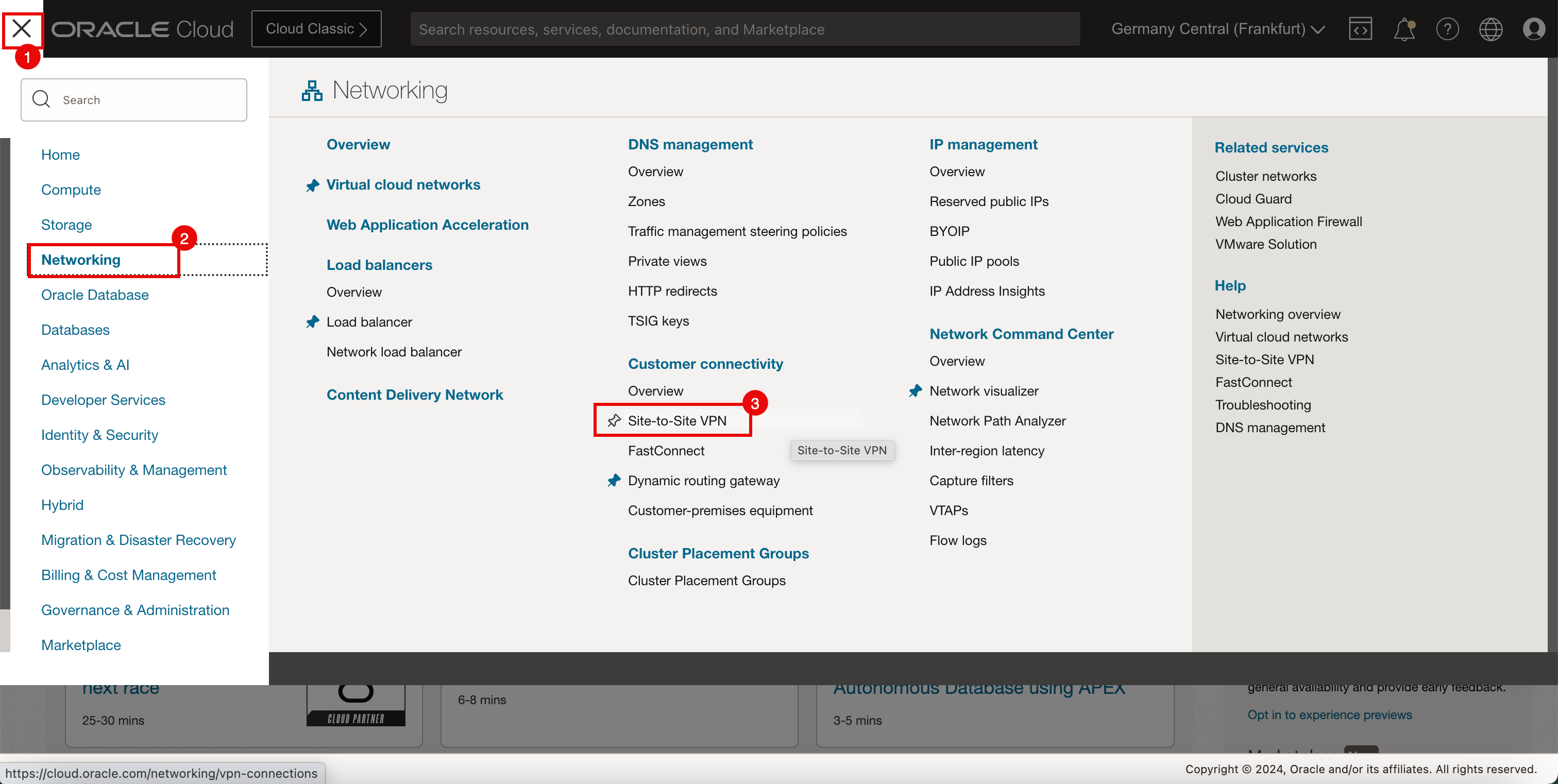

Gehen Sie zur OCI-Konsole.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Networking.

- Klicken Sie auf Site-to-Site-VPN.

- Klicken Sie auf Kunden-Premise-Geräte.

- Klicken Sie auf CPE erstellen.

-

Geben Sie unter CPE erstellen die folgenden Informationen ein.

- Geben Sie den Namen für das CPE ein.

- Geben Sie die IP-Adresse ein. Diese IP-Adresse ist die öffentliche IP-Adresse des Geräts, mit dem das VPN On-Premise eingerichtet werden soll.

- Klicken Sie auf CPE erstellen.

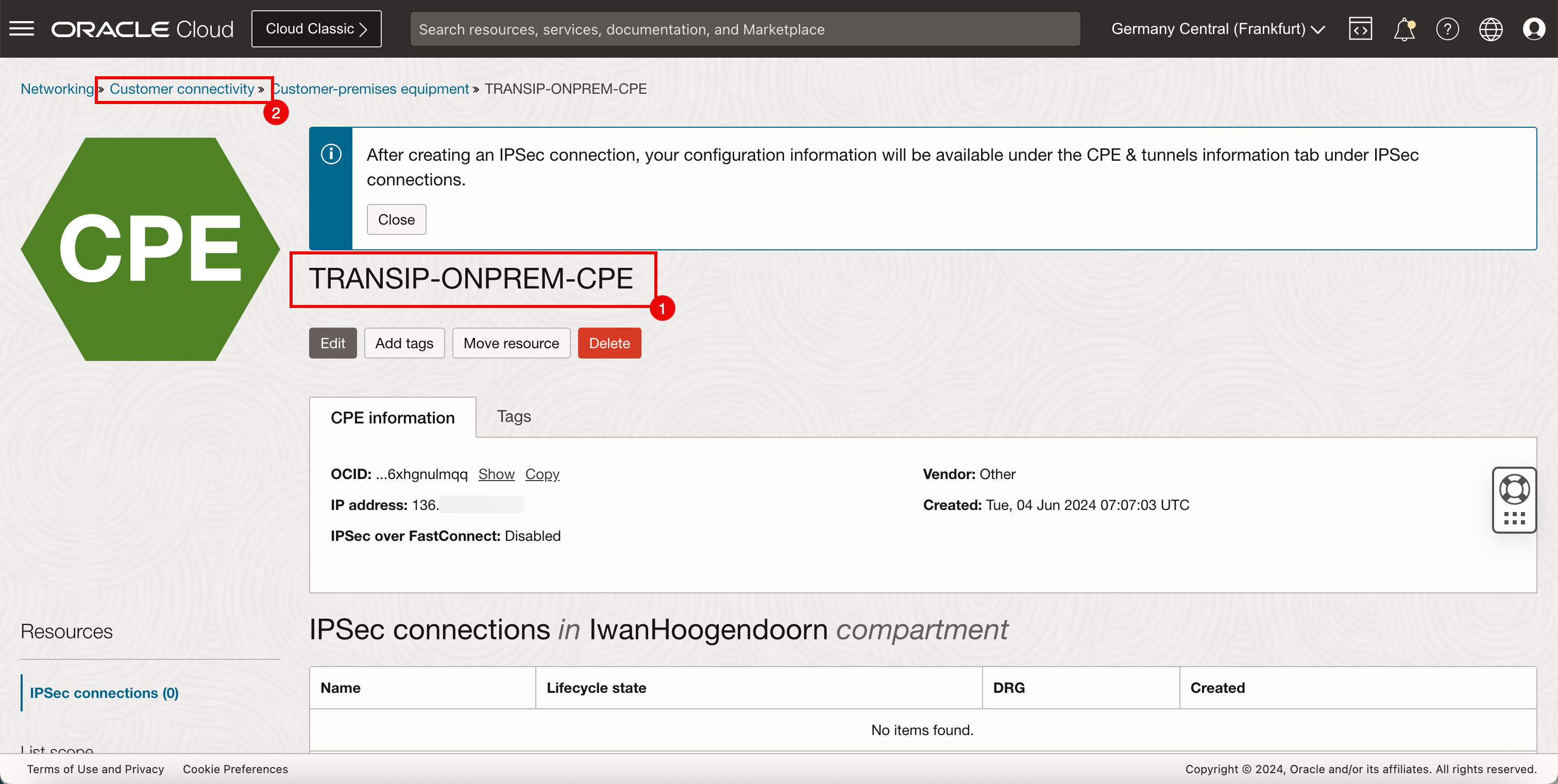

- Beachten Sie, dass das neue CPE-Objekt in OCI erstellt wird.

- Klicken Sie auf Kundenkonnektivität, um zur Seite für die Kundenkonnektivität zurückzukehren.

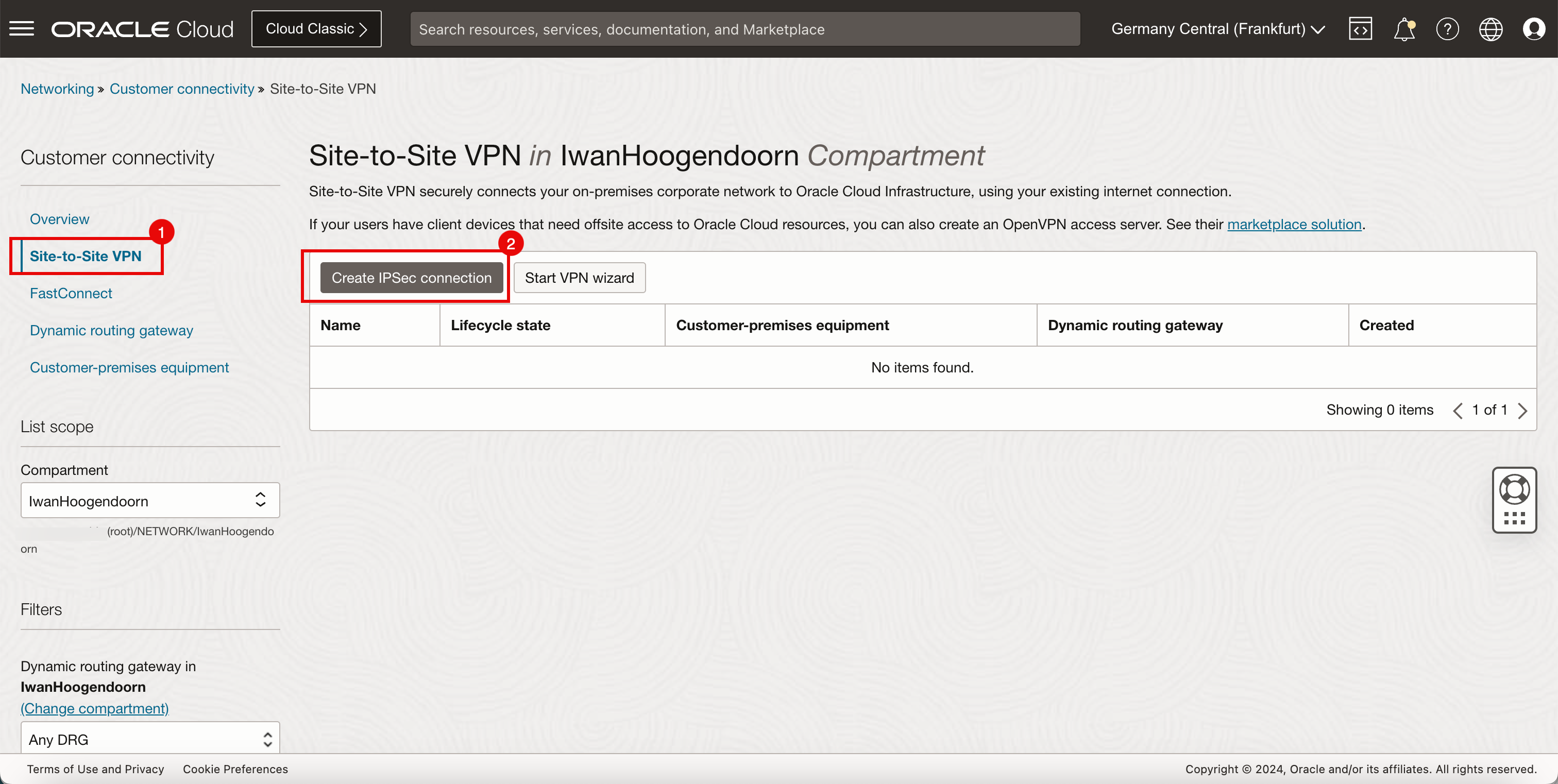

Aufgabe 3: Site-to-Site-VPN in OCI erstellen

Um das OCI Site-to-Site-VPN zu konfigurieren, müssen wir die Konfiguration auf zwei Seiten ausführen: auf der OCI-Seite und auf der On-Premises-Seite.

-

Lassen Sie uns die OCI-Seite konfigurieren.

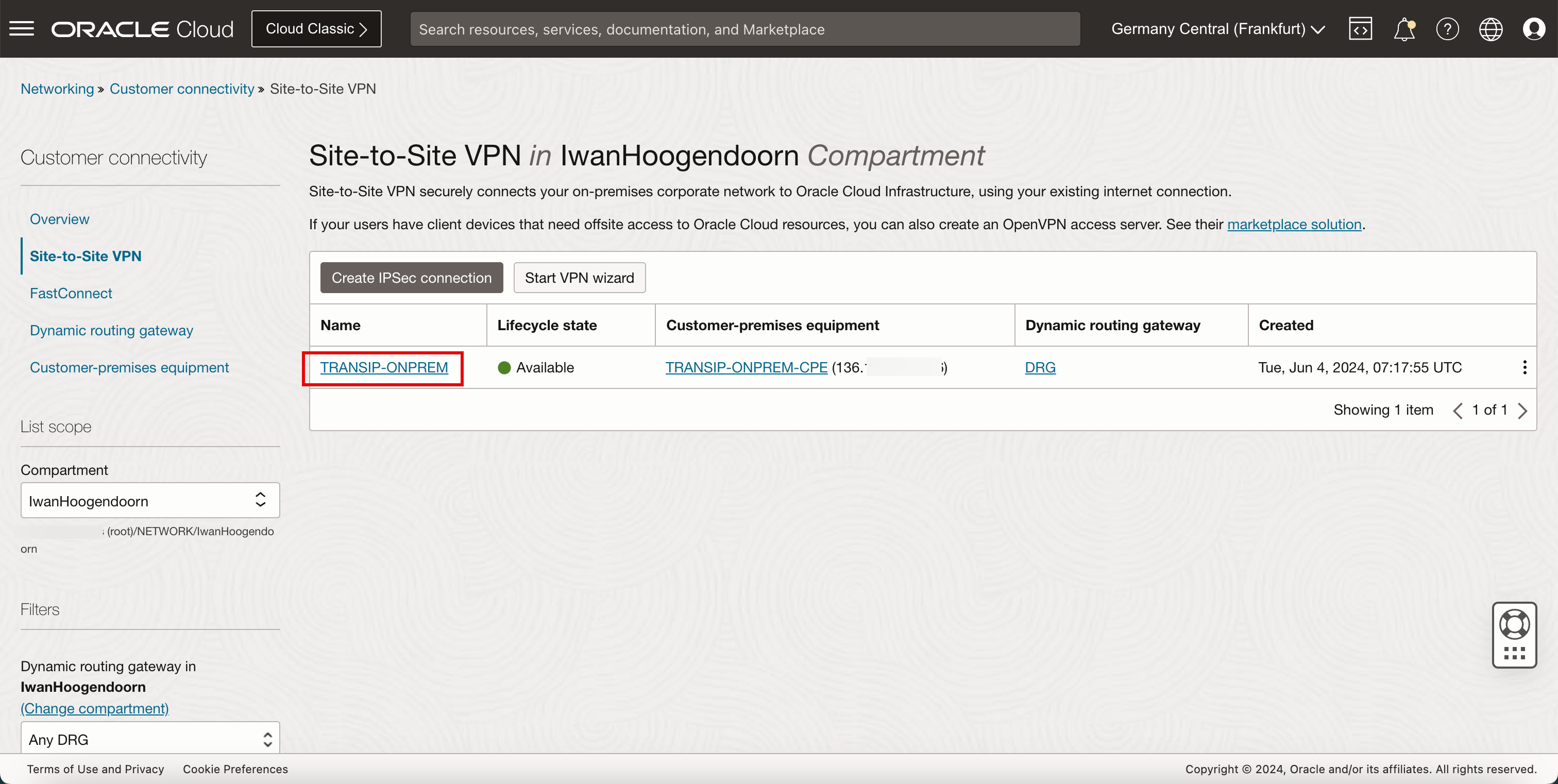

- Klicken Sie auf Site-to-Site-VPN.

- Klicken Sie auf IPSec-Verbindung erstellen.

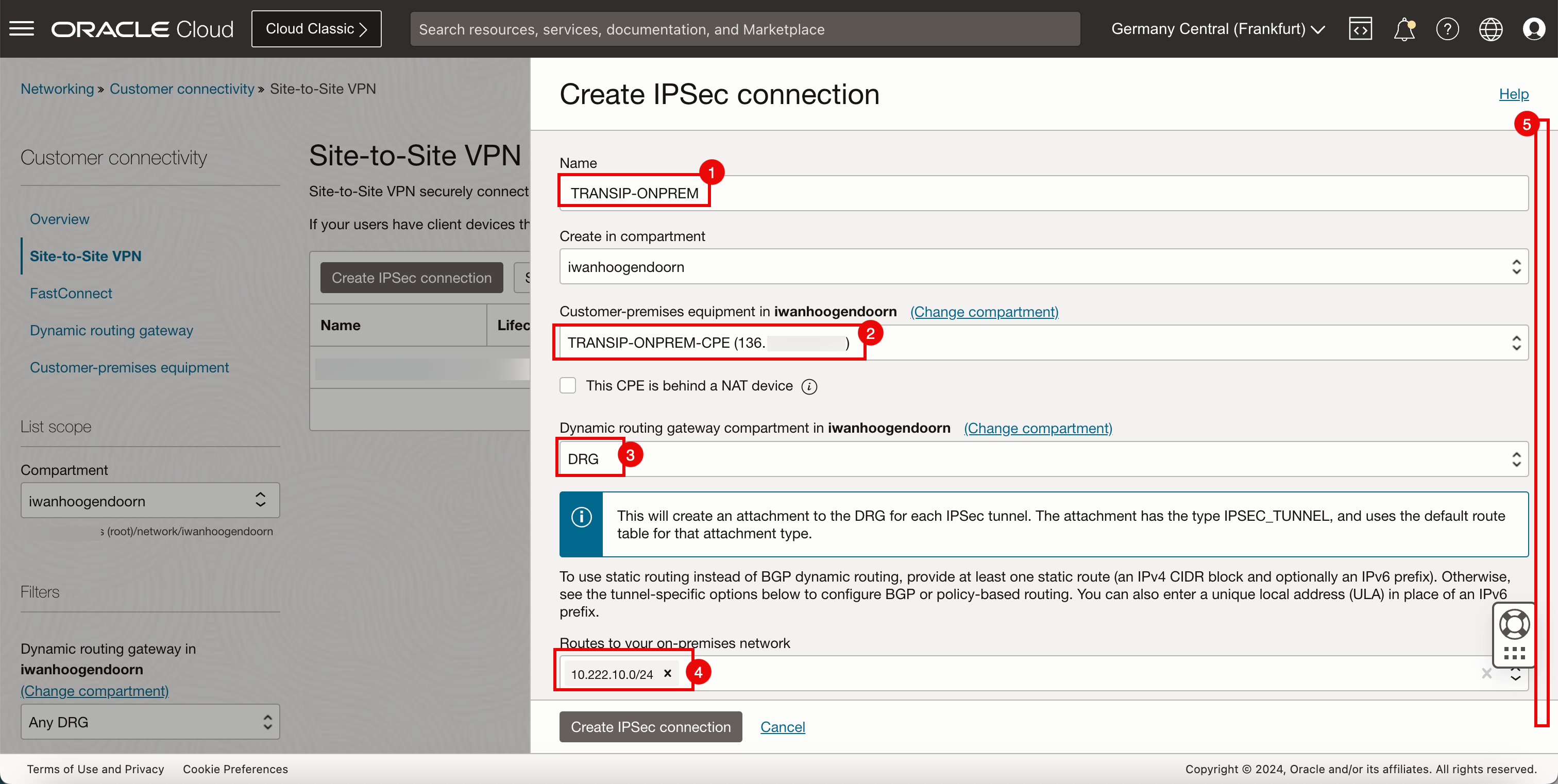

- Geben Sie den Namen für die Verbindung IPSec ein.

- Wählen Sie das in Aufgabe 2 erstellte CPE aus.

- Wählen Sie das DRG aus, das zum Beenden dieser IPSec-Verbindung verwendet wird.

- Wählen Sie Routen zu Ihrem On-Premise-Netzwerk (LAN) an Ihrem On-Premise-Standort aus, an den Sie Traffic von Ihren OCI-Netzwerken weiterleiten möchten.

- Bildlauf nach unten.

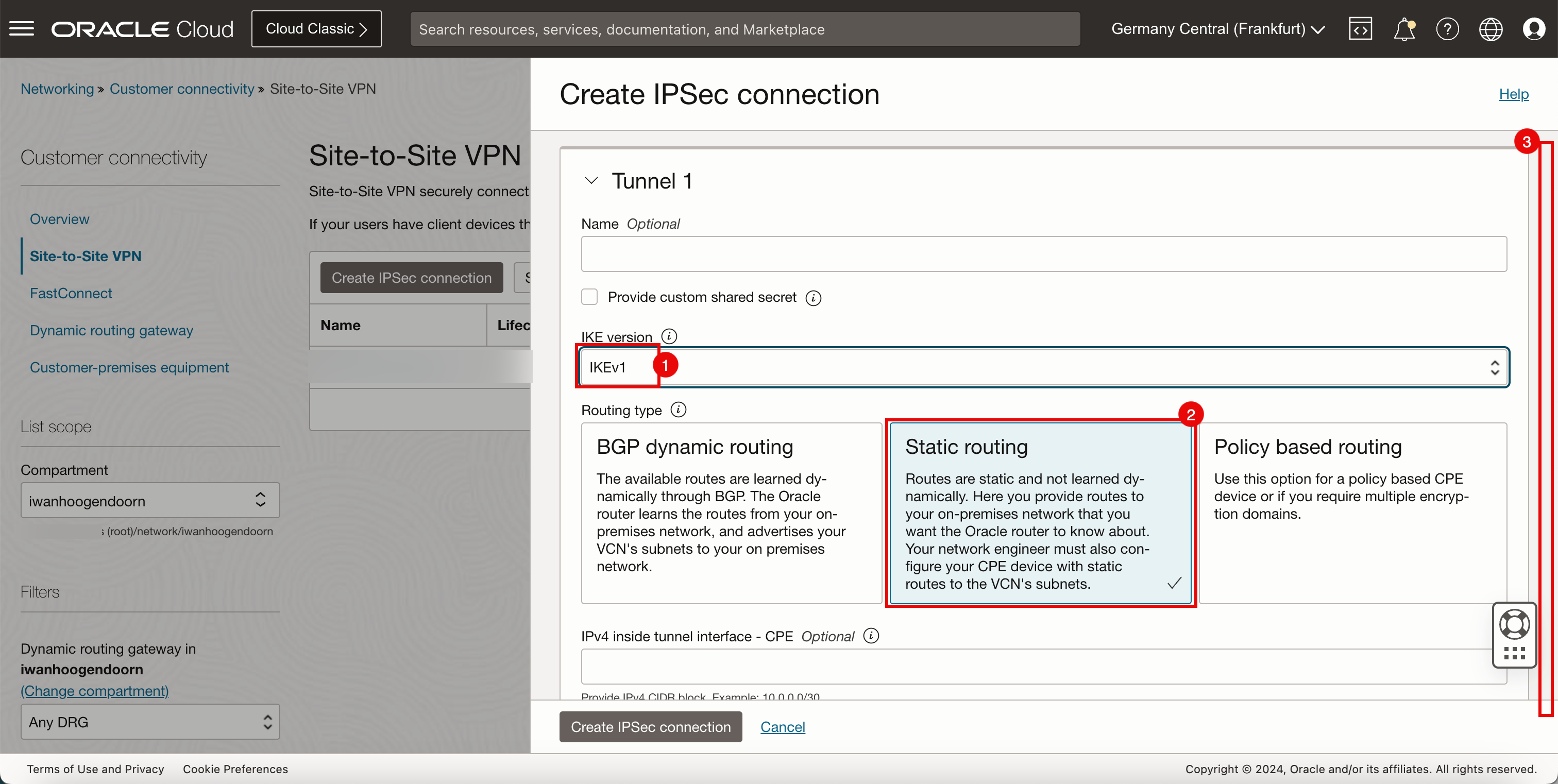

- Wählen Sie unter IKE-Version die Option

IKEv1aus. - Wählen Sie unter Routingtyp die Option Statisches Routing aus.

- Bildlauf nach unten.

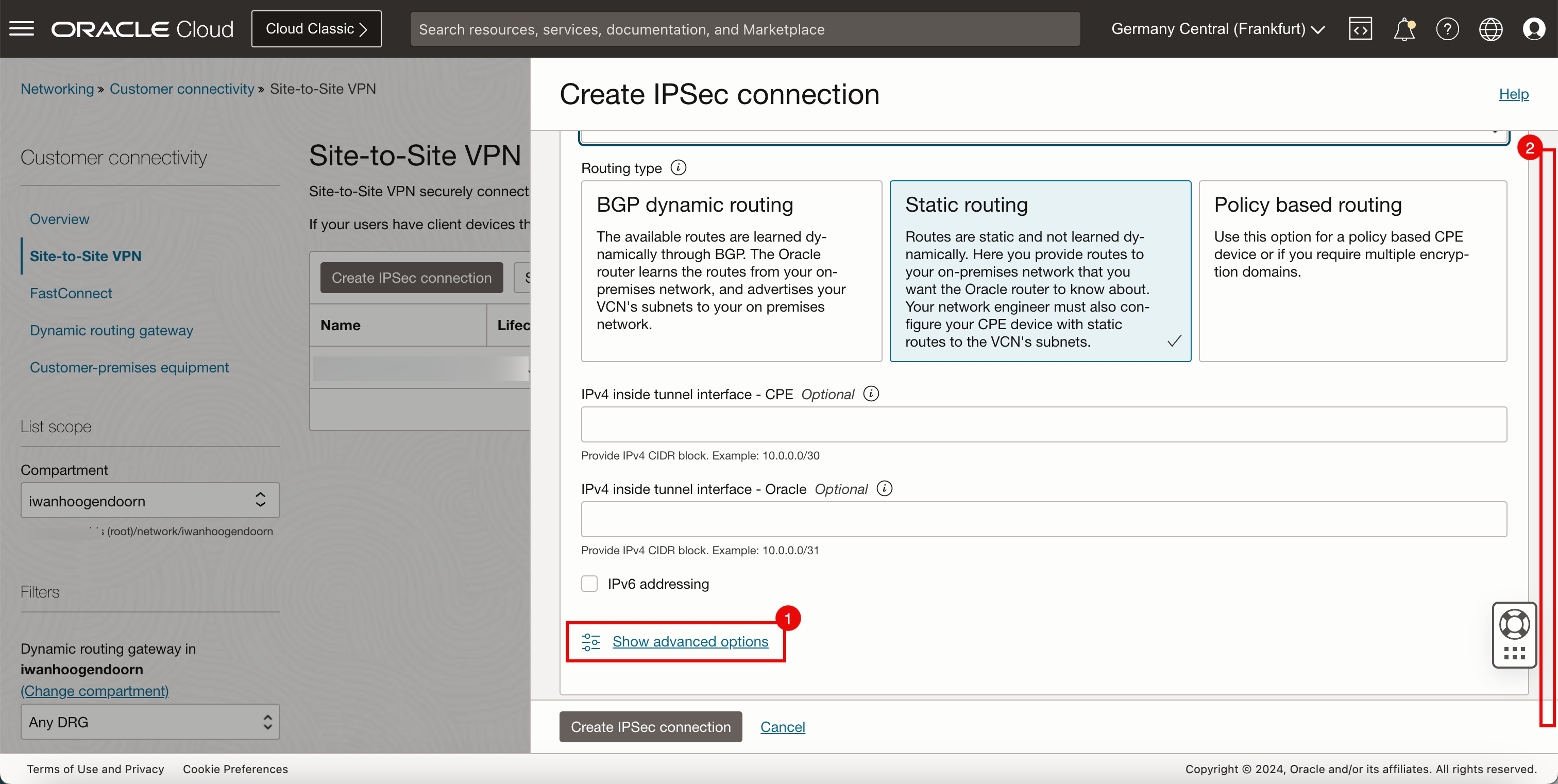

- Klicken Sie auf Erweiterte Optionen anzeigen.

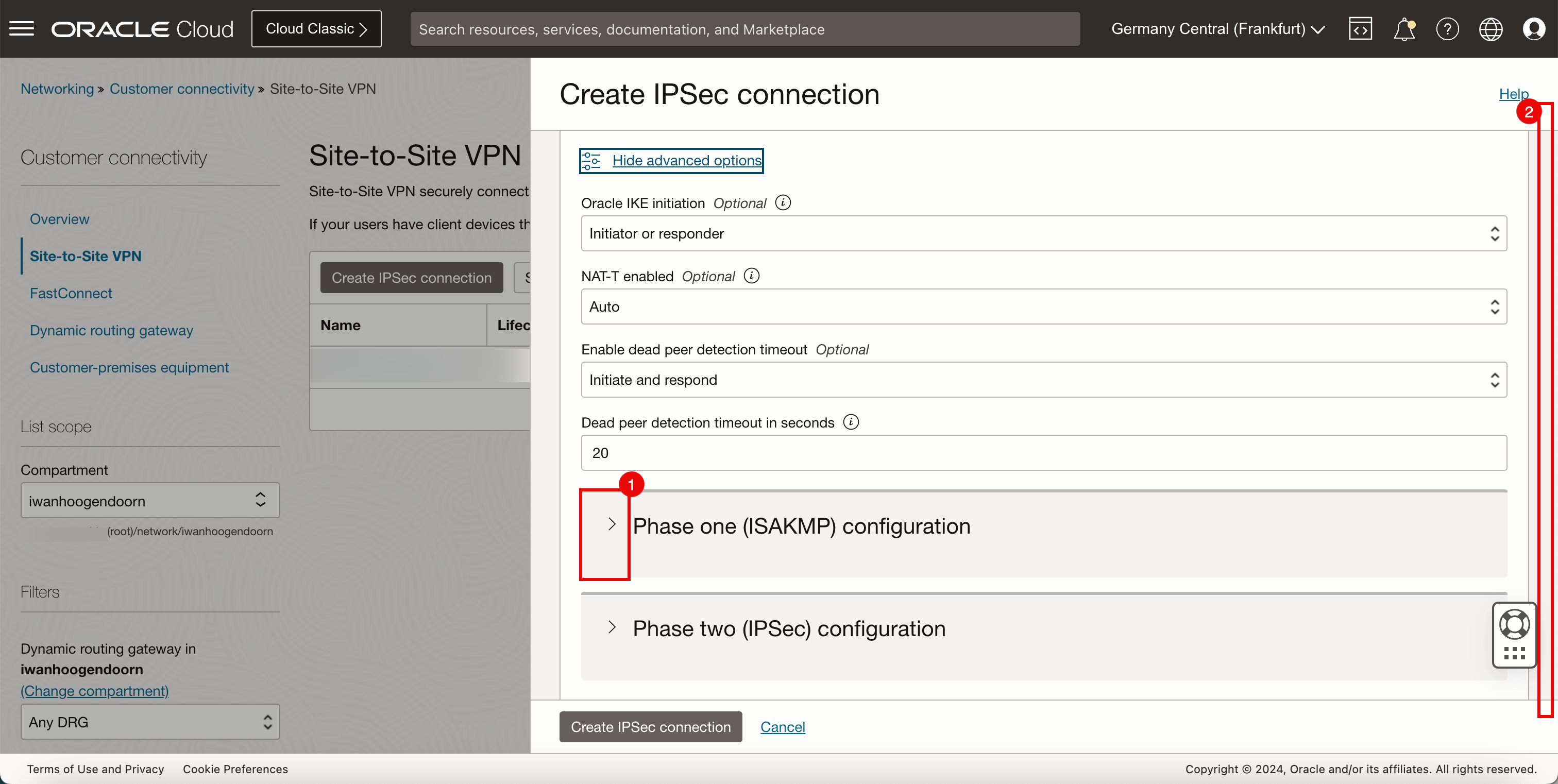

- Bildlauf nach unten.

-

In OCI müssen wir standardmäßig zwei Tunnel erstellen und konfigurieren. Lassen Sie uns den ersten Tunnel konfigurieren.

- Klicken Sie auf die eckige Klammer (>) für Phase eins (ISAKMP).configuration.

- Bildlauf nach unten.

-

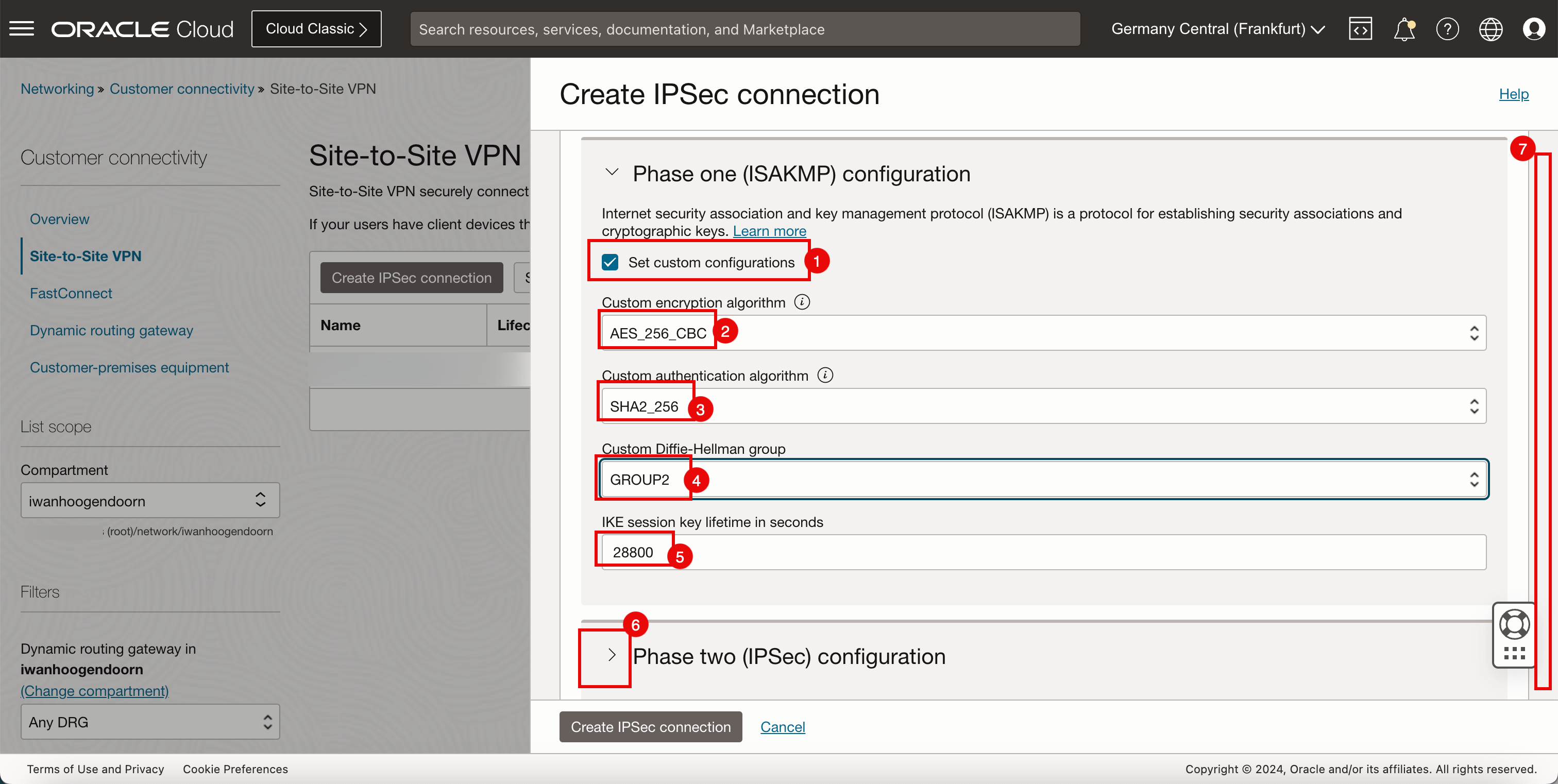

Geben Sie im Abschnitt ISAKMP-Konfiguration (Phase one) die folgenden Informationen ein.

- Wählen Sie Benutzerdefinierte Konfigurationen festlegen aus.

- Wählen Sie unter Benutzerdefinierter Verschlüsselungsalgorithmus die Option

AES_256_CBCaus. - Wählen Sie unter Benutzerdefinierter Authentifizierungsalgorithmus die Option

SHA_256aus. - Wählen Sie unter Benutzerdefinierte Diffie-Hellman-Gruppe die Option

GROUP 2aus. - Übernehmen Sie für IKE-Sessionschlüsselgültigkeitsdauer in Sekunden den Standardwert

288500Sekunden. - Klicken Sie auf die rechteckige Klammer (>) für die Konfiguration von Phase zwei (IPSec).

- Bildlauf nach unten.

-

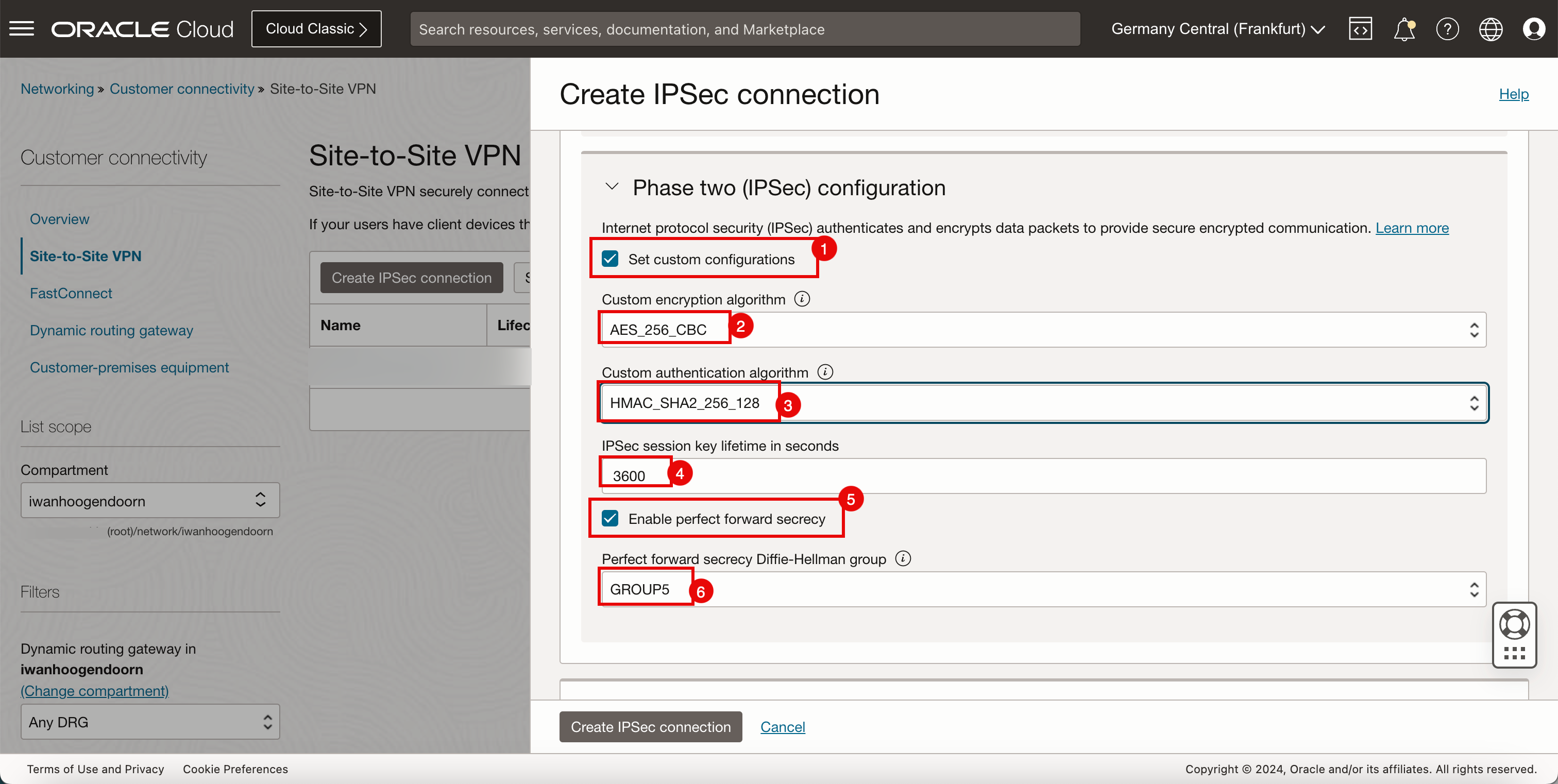

Geben Sie im Abschnitt Zwei Phasen (IPSec)-Konfiguration die folgenden Informationen ein.

- Wählen Sie Benutzerdefinierte Konfigurationen festlegen aus.

- Wählen Sie unter Benutzerdefinierter Verschlüsselungsalgorithmus die Option

AES_256_CBCaus. - Wählen Sie unter Benutzerdefinierter Authentifizierungsalgorithmus die Option

HMAC_SHA2_256_128aus. - Übernehmen Sie für IPSec-Sessionschlüsselgültigkeitsdauer in Sekunden den Standardwert

3600Sekunden. - Wählen Sie Perfect Forward Secrecy aktivieren.

- Wählen Sie unter Diffie-Hellman-Gruppe für Perfect Forward Secrecy die Option

GROUP 5aus.

-

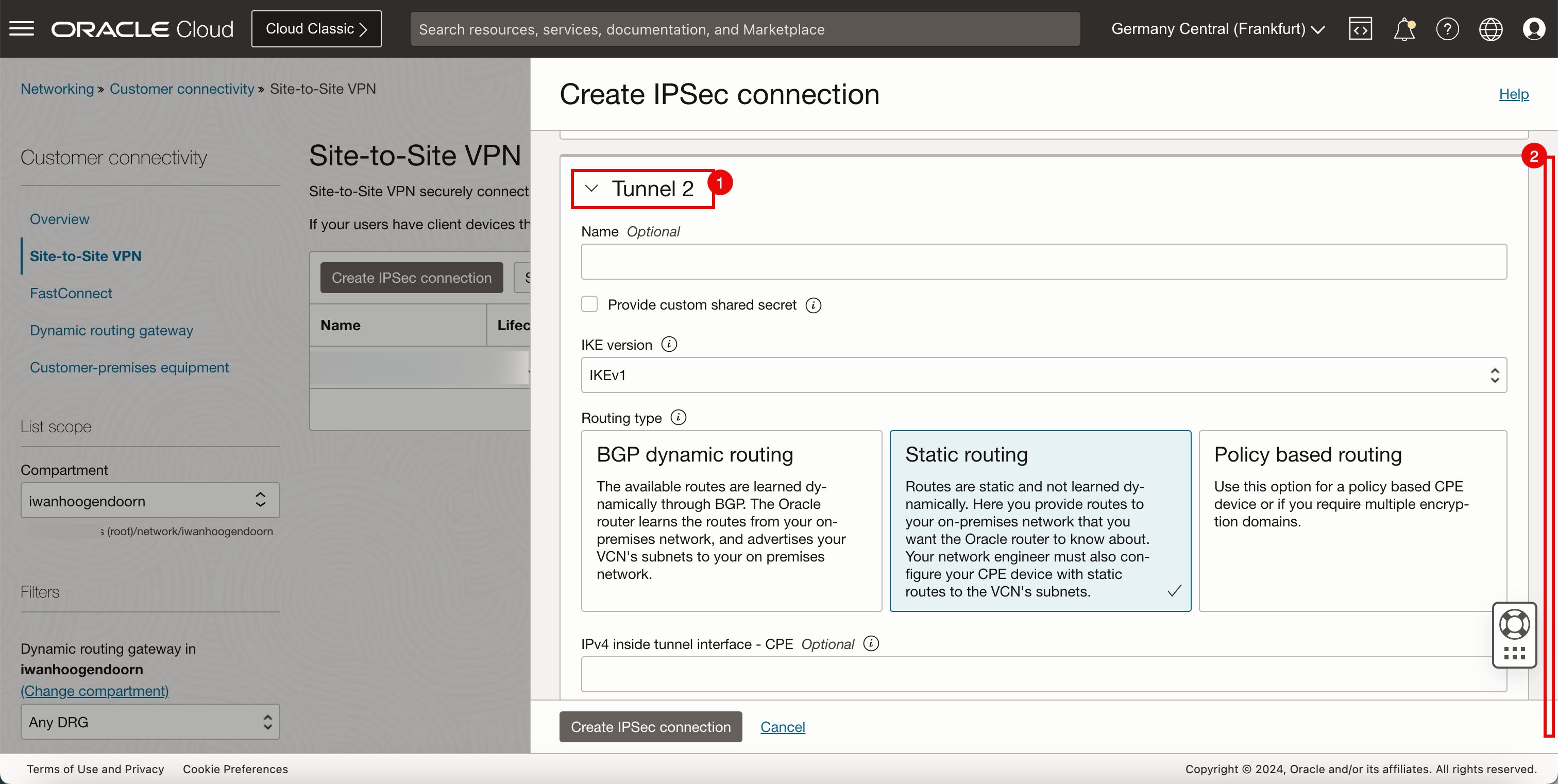

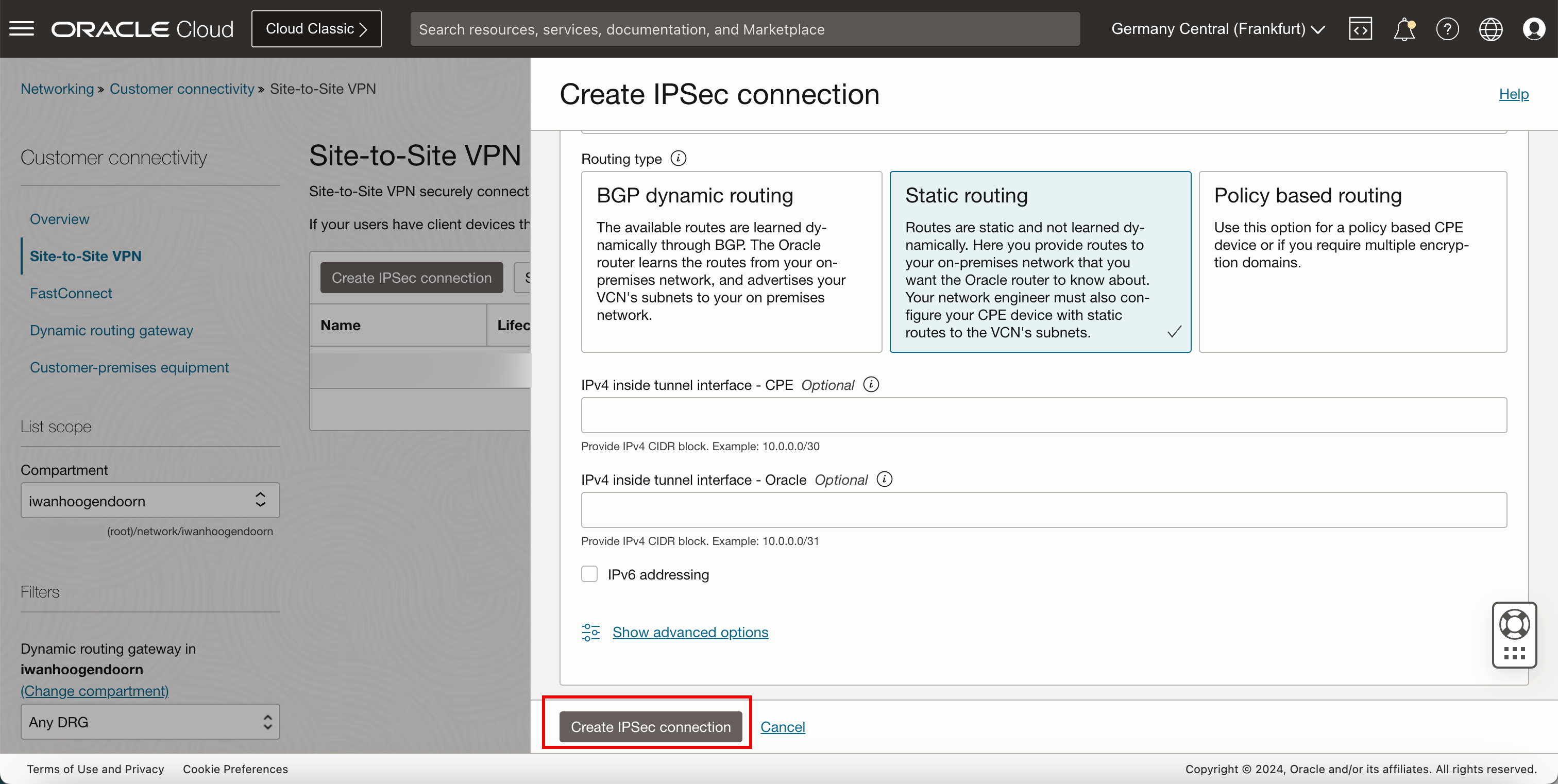

Konfigurieren Sie den zweiten Tunnel.

- Verwenden Sie dieselben Konfigurationsdetails wie beim ersten Tunnel.

- Bildlauf nach unten.

-

Klicken Sie auf IPSec-Verbindung erstellen.

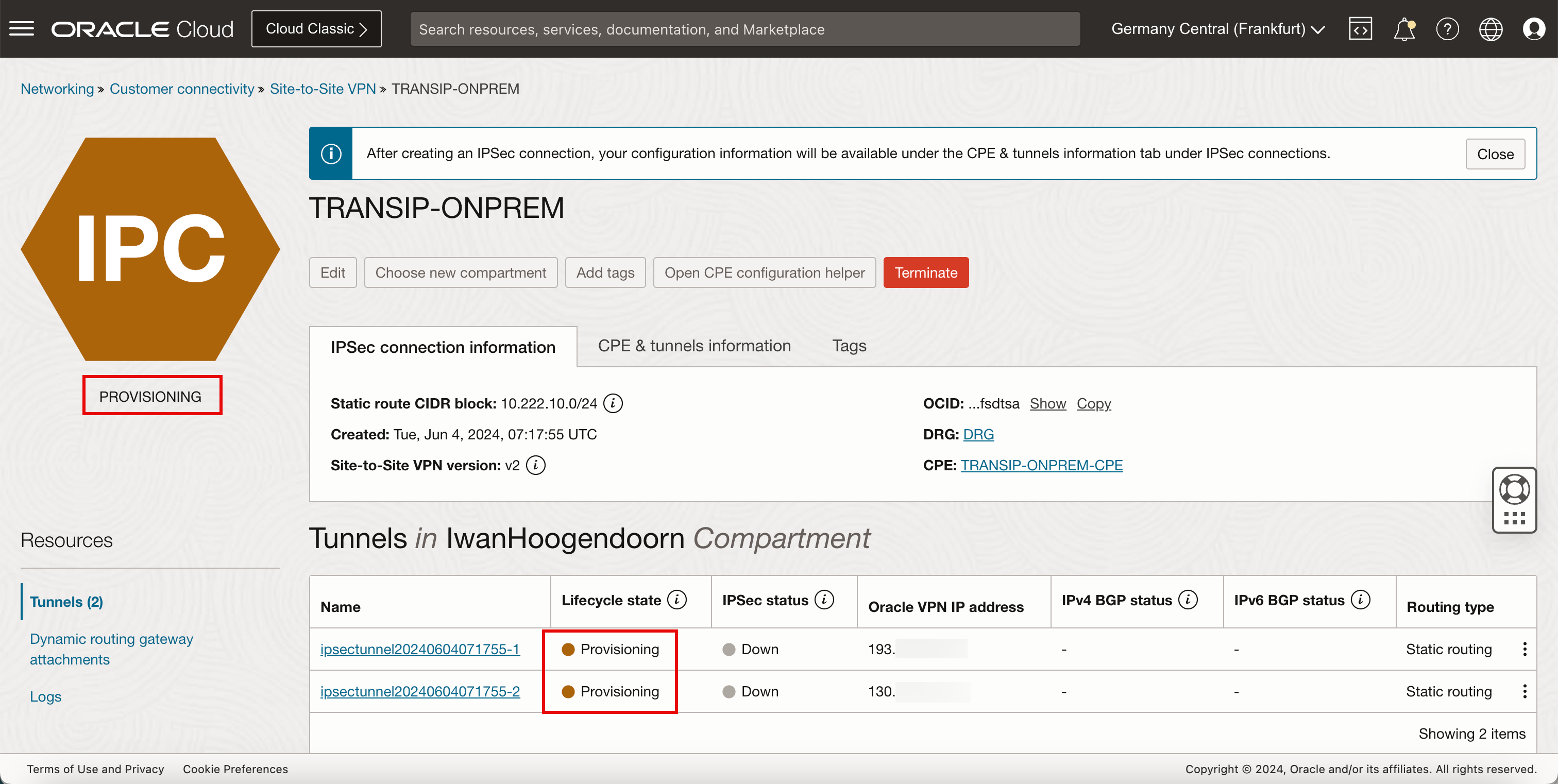

-

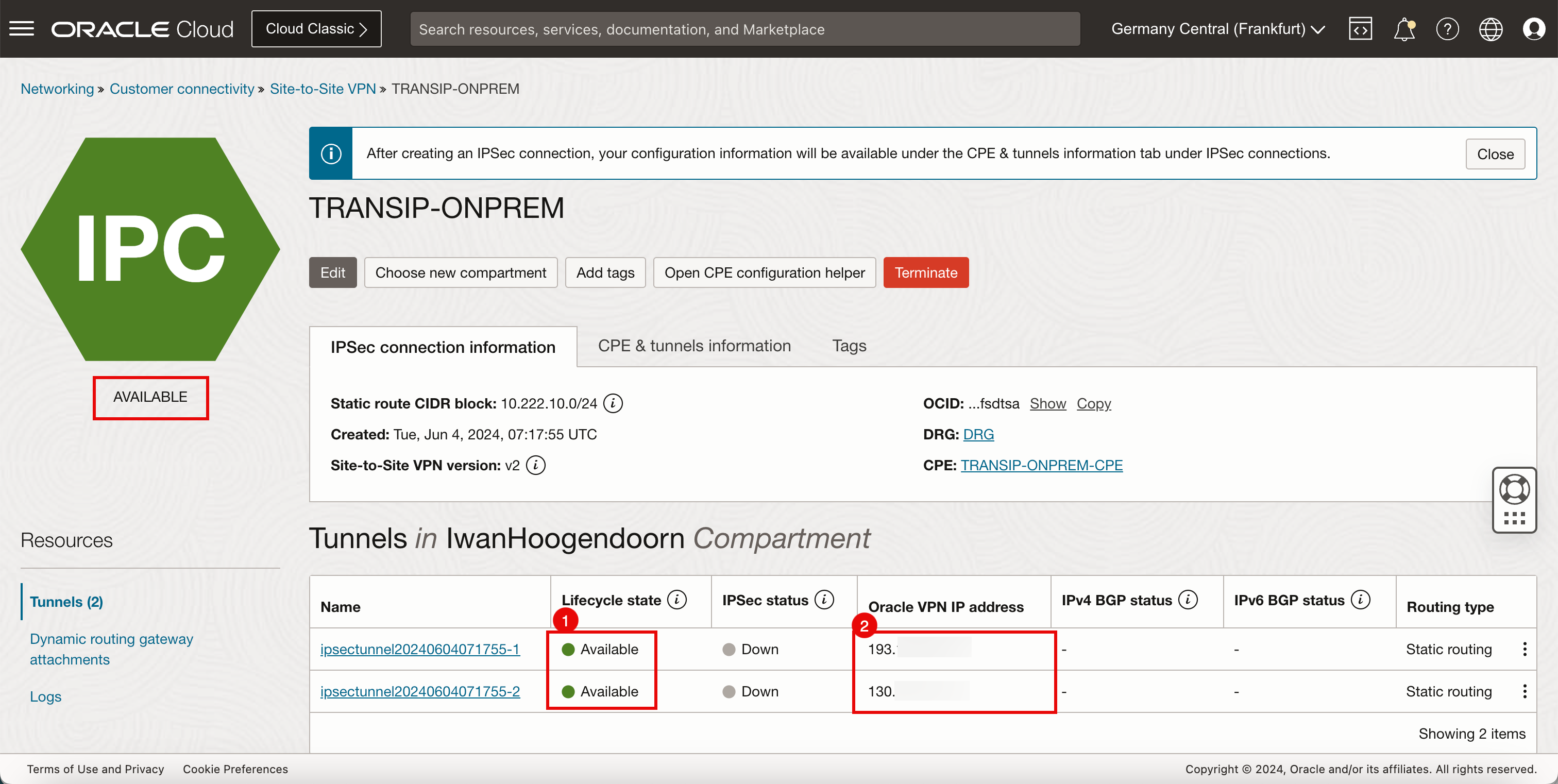

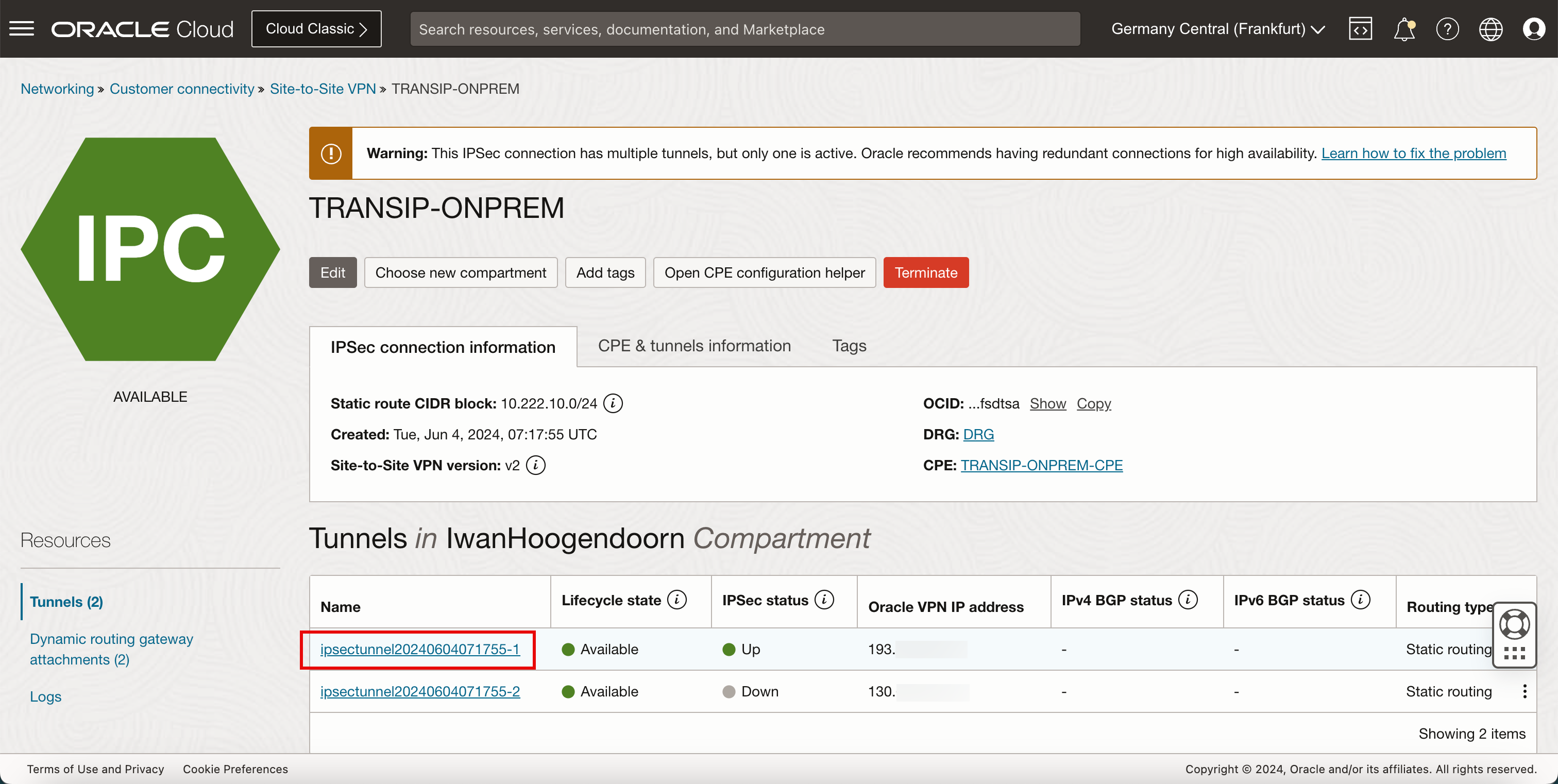

Beachten Sie, dass für beide IPSec-Tunnel der Lebenszyklusstatus PROVISIONING lautet.

- Beachten Sie, dass der Status in Verfügbar geändert wird.

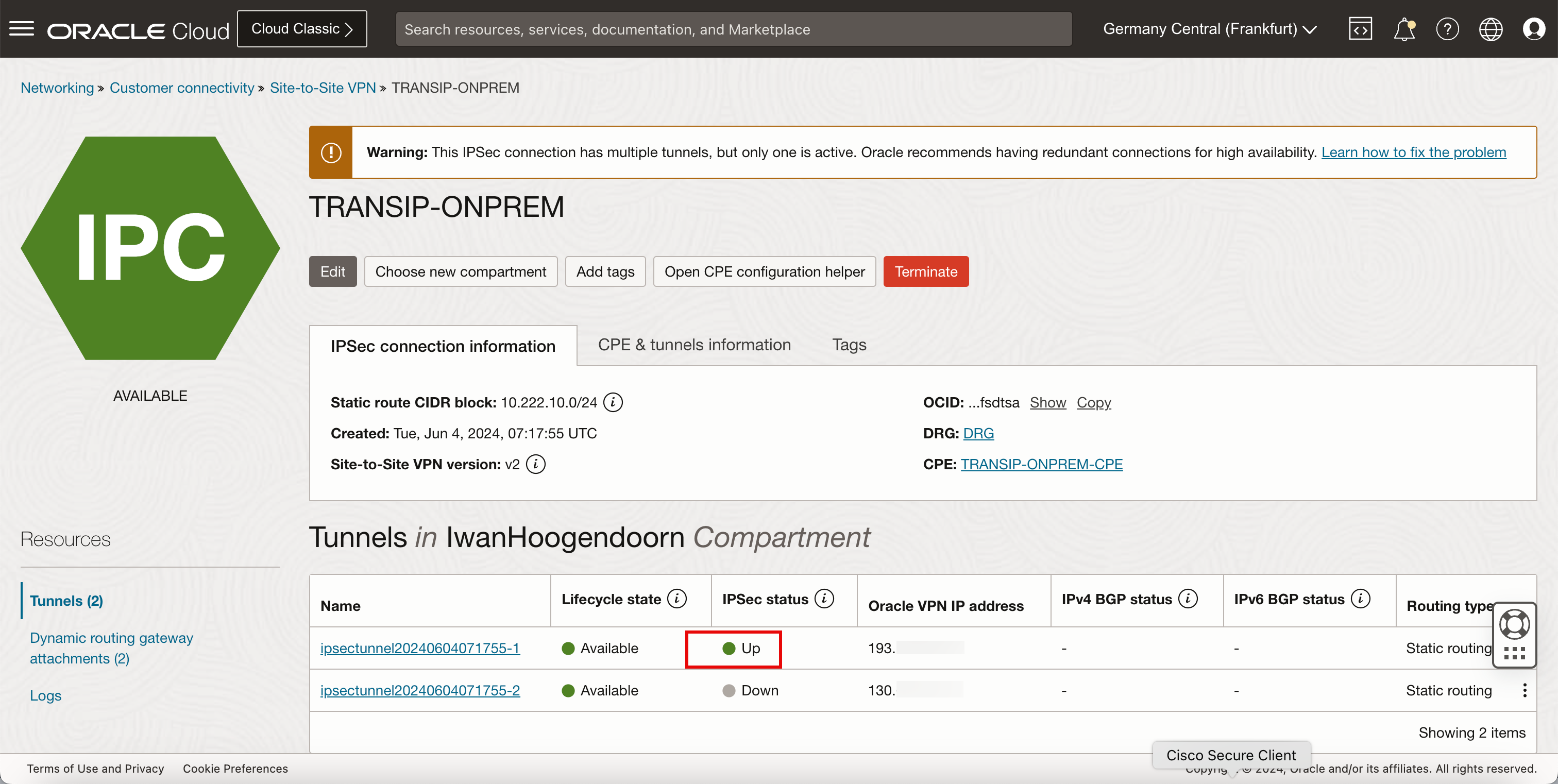

- Halten Sie die zu speichernde Oracle-VPN-IP-Adresse fest. Diese IP-Adressen sind erforderlich, um den On-Premise-Tunnel zu konfigurieren.

Hinweis: Wir verwenden nur einen der beiden IPSec-Tunnel. Daher konzentrieren wir uns nur auf die erste Tunnelkonfiguration, also sammeln und speichern Sie nur die erste IP-Adresse des ersten IPSec-Tunnels.

-

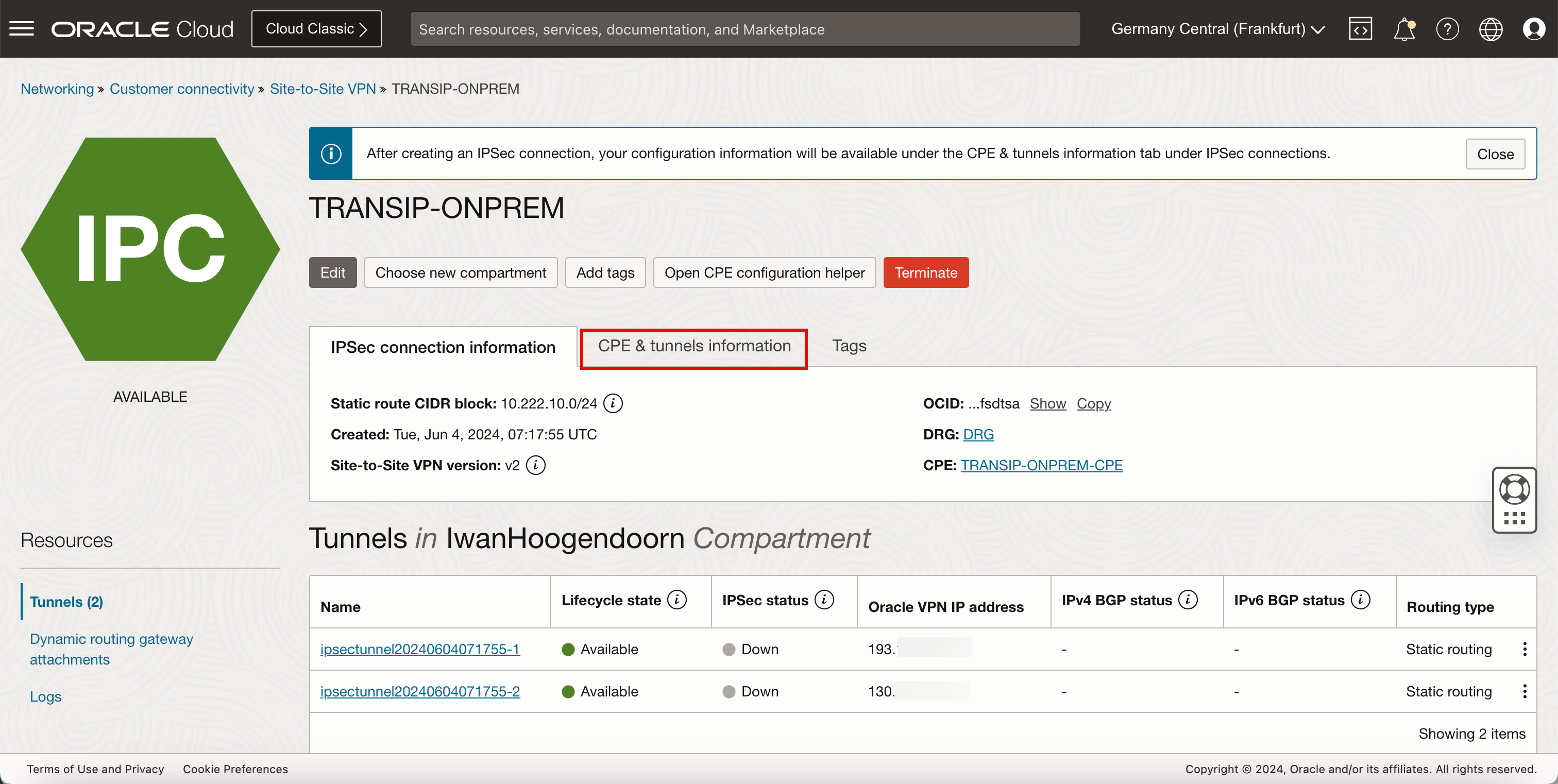

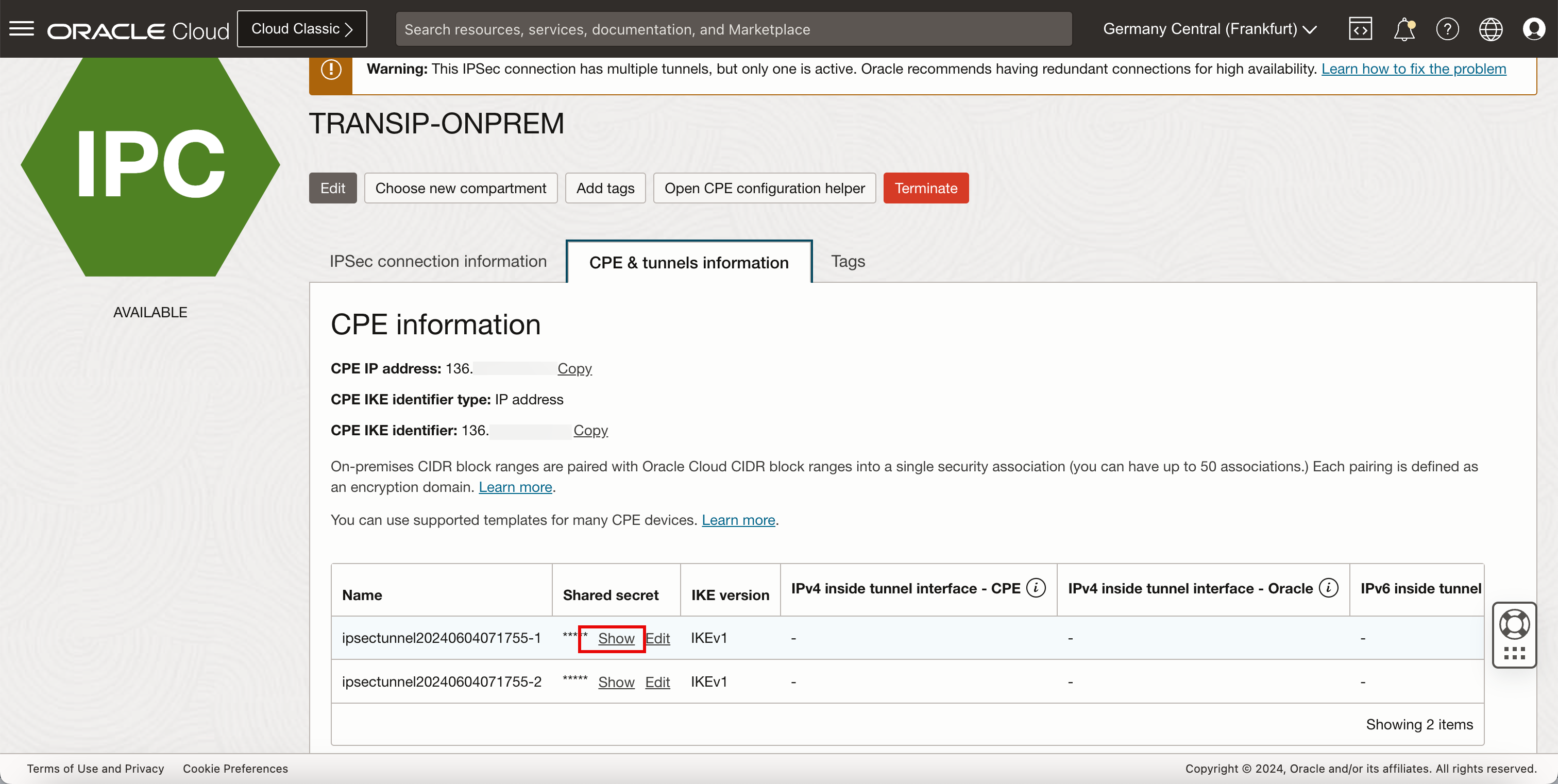

Klicken Sie auf CPE- und Tunnelinformationen.

-

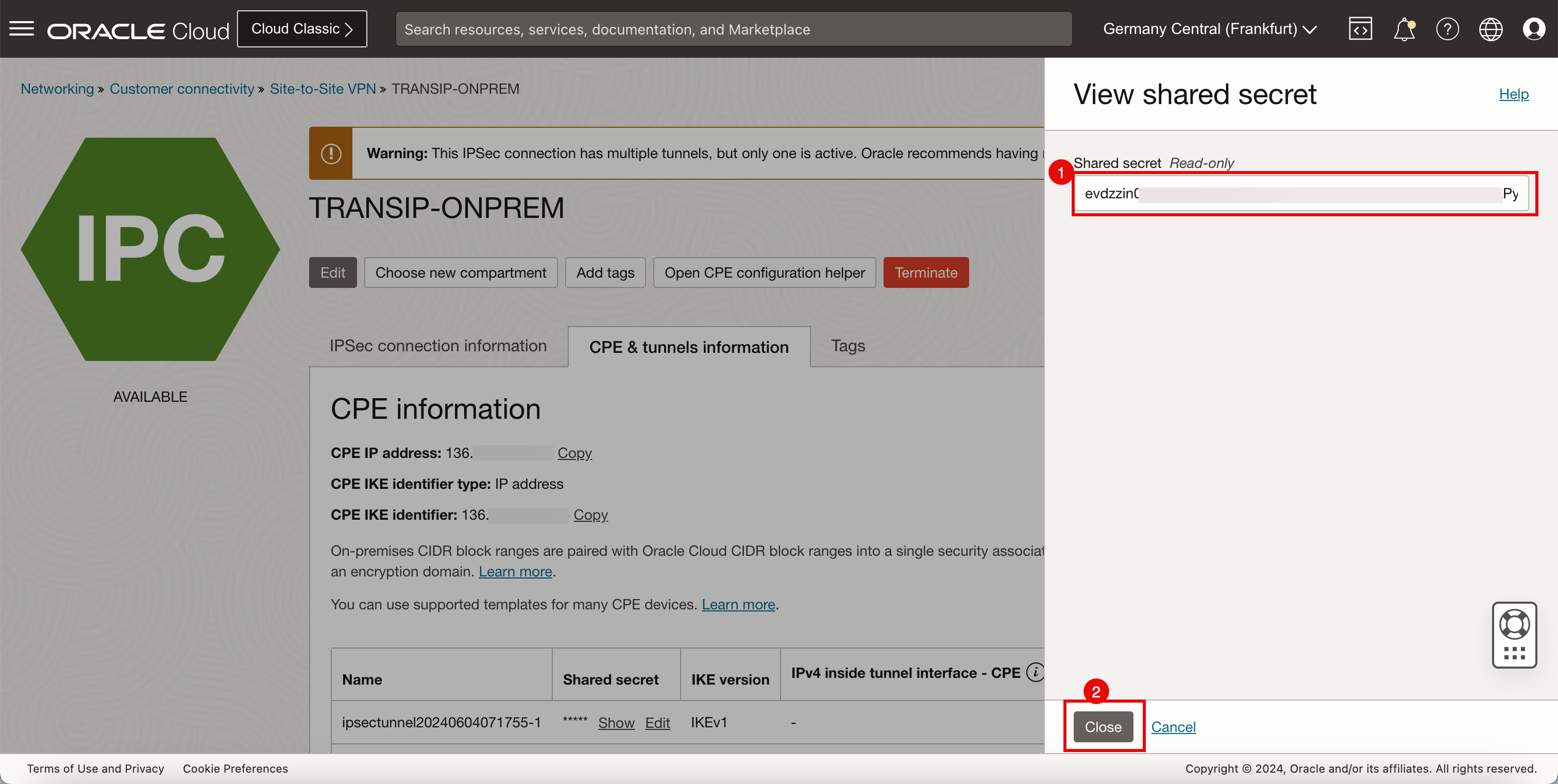

Klicken Sie auf Anzeigen.

- Beachten Sie, dass der Shared Secret Key automatisch generiert wird. Speichern Sie diesen Secret Key. Dieser Schlüssel ist erforderlich, um die andere Seite des Tunnels (On-Premise) zu konfigurieren.

- Klicken Sie auf Schließen.

Aufgabe 4: Hub- und Spoke-VCN-Routing für das On-Premise-Subnetz konfigurieren

Um Netzwerktraffic aus dem On-Premise-Netzwerk innerhalb unserer Hub- und Spoke-Netzwerkarchitektur weiterzuleiten, müssen einige Änderungen an dynamischen Routinggateways (DRG) und VCN-Routentabellen vorgenommen werden.

Die folgende Abbildung veranschaulicht die Routingtabellen, sodass dies unser Ausgangspunkt ist.

Aufgabe 4.1: Arbeitsplanimport aktualisieren

-

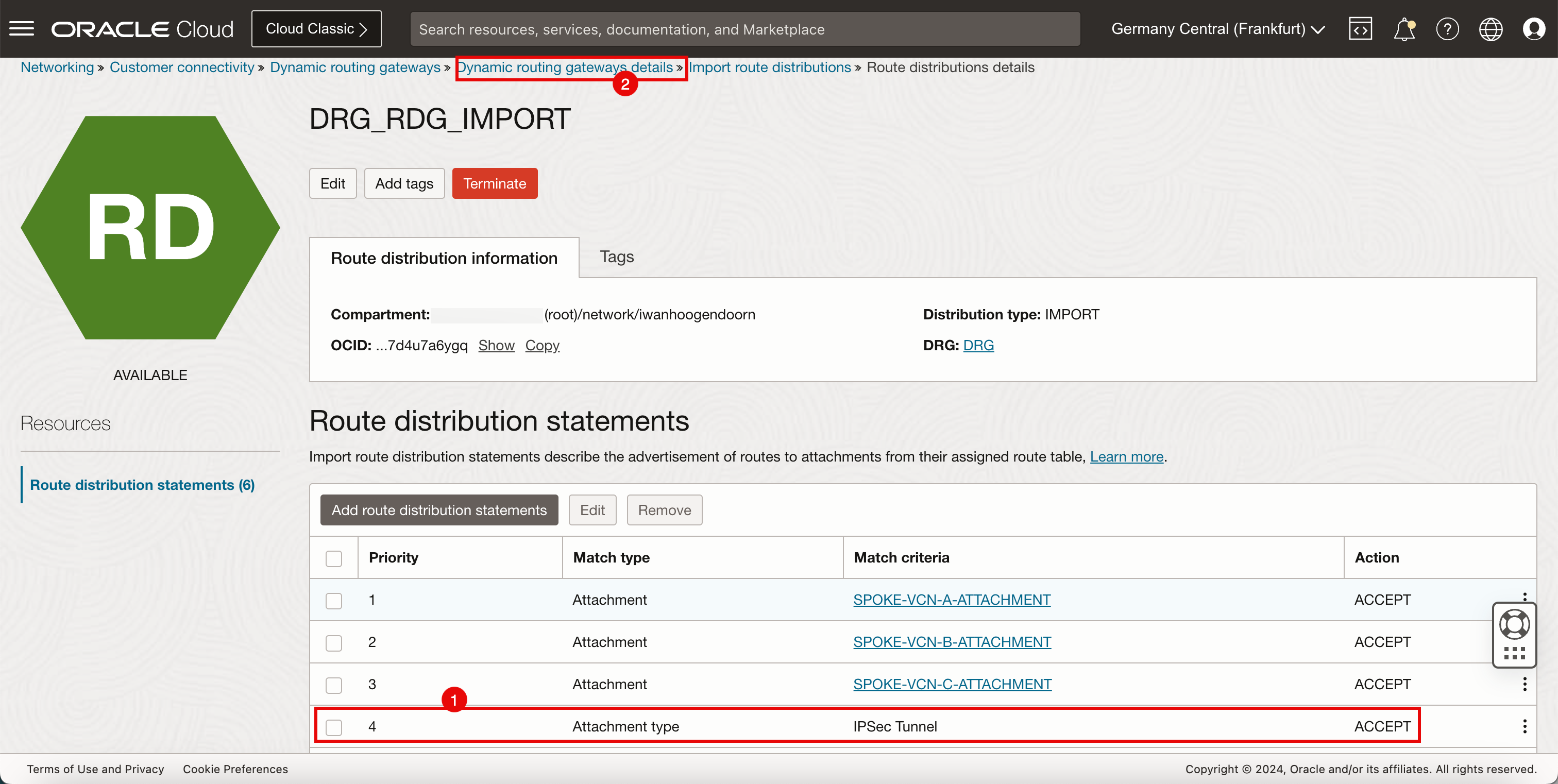

Aktualisieren Sie die Routenverteilungsgruppe (

DRG_RDG_IMPORT) im DRG. Fügen Sie den Tunnelanhangstyp IPSec hinzu (Priorität 4).Priorität Übereinstimmungstyp Übereinstimmungskriterien Aktion 1 Anhang SPOKE_VCN-A_ATTACHMENT ACCEPT 2 Anhang SPOKE_VCN-B_ATTACHMENT ACCEPT 3 Anhang SPOKE_VCN-C_ANHANG ACCEPT 4 Anhangstyp IPsec-Tunnel ACCEPT -

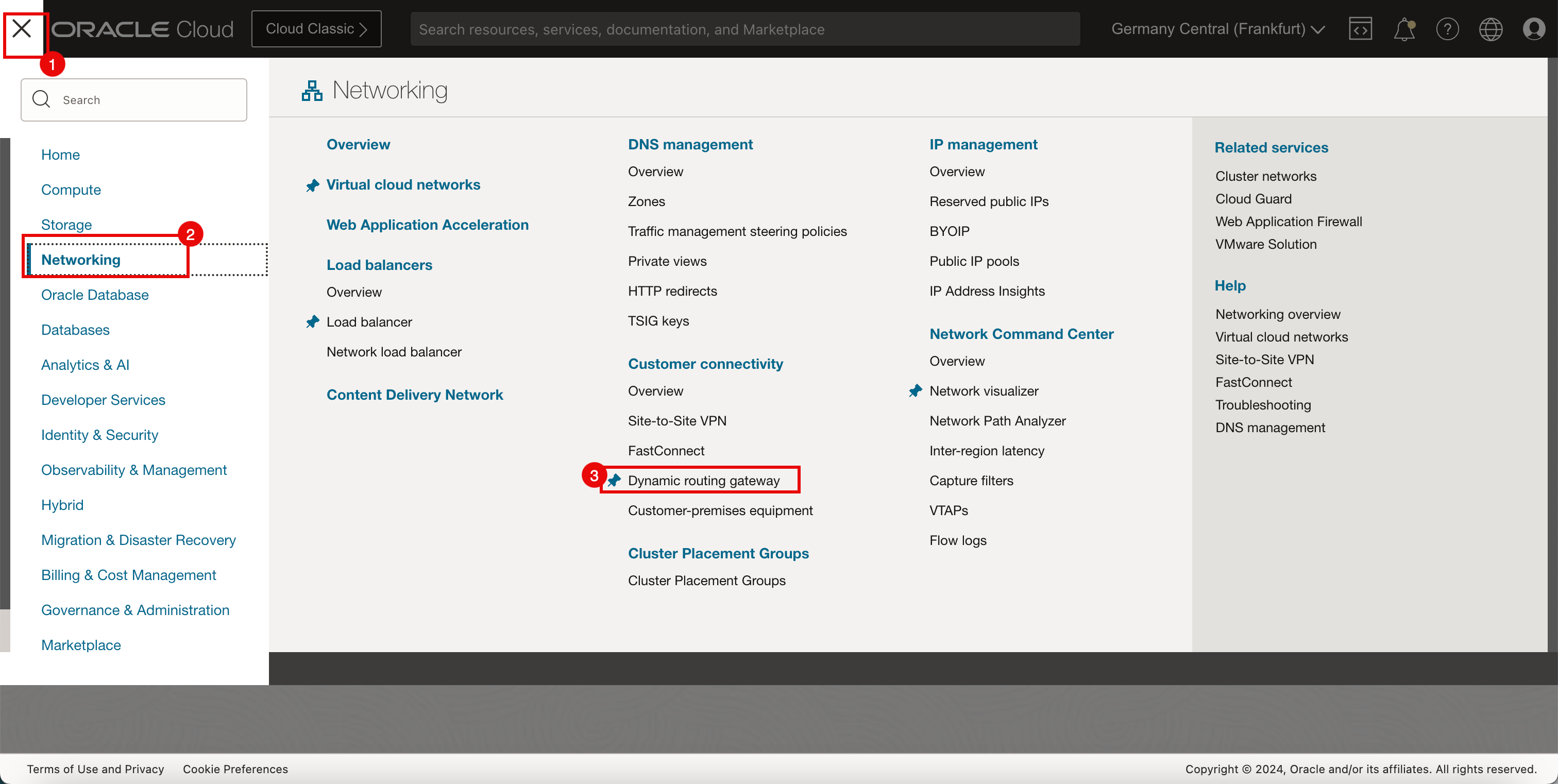

Gehen Sie zur OCI-Konsole.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Networking.

- Klicken Sie auf Dynamisches Routinggateway.

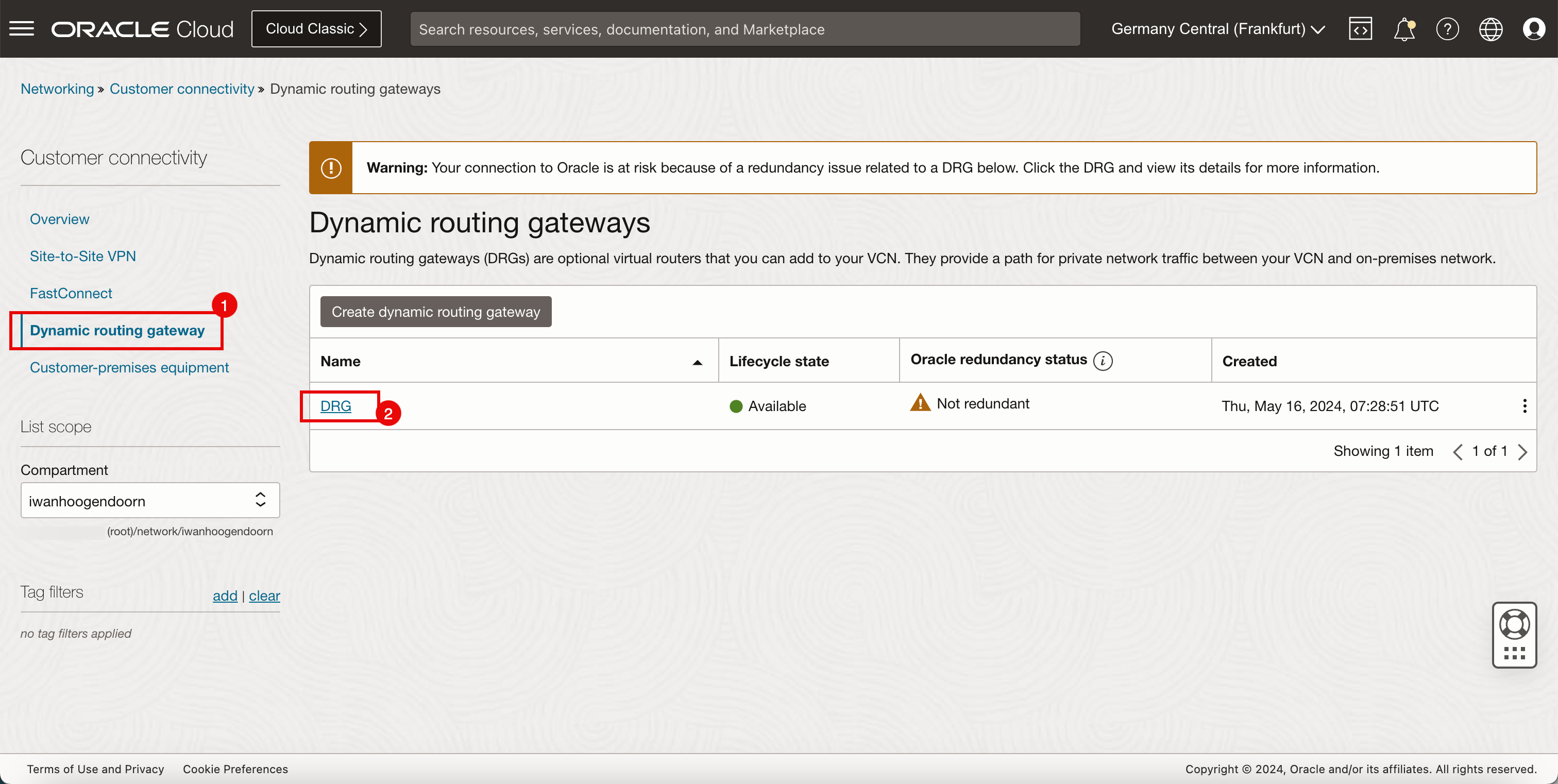

- Klicken Sie auf Dynamisches Routinggateway.

- Klicken Sie auf das DRG, das wir für unsere VCN-Routingumgebung verwenden.

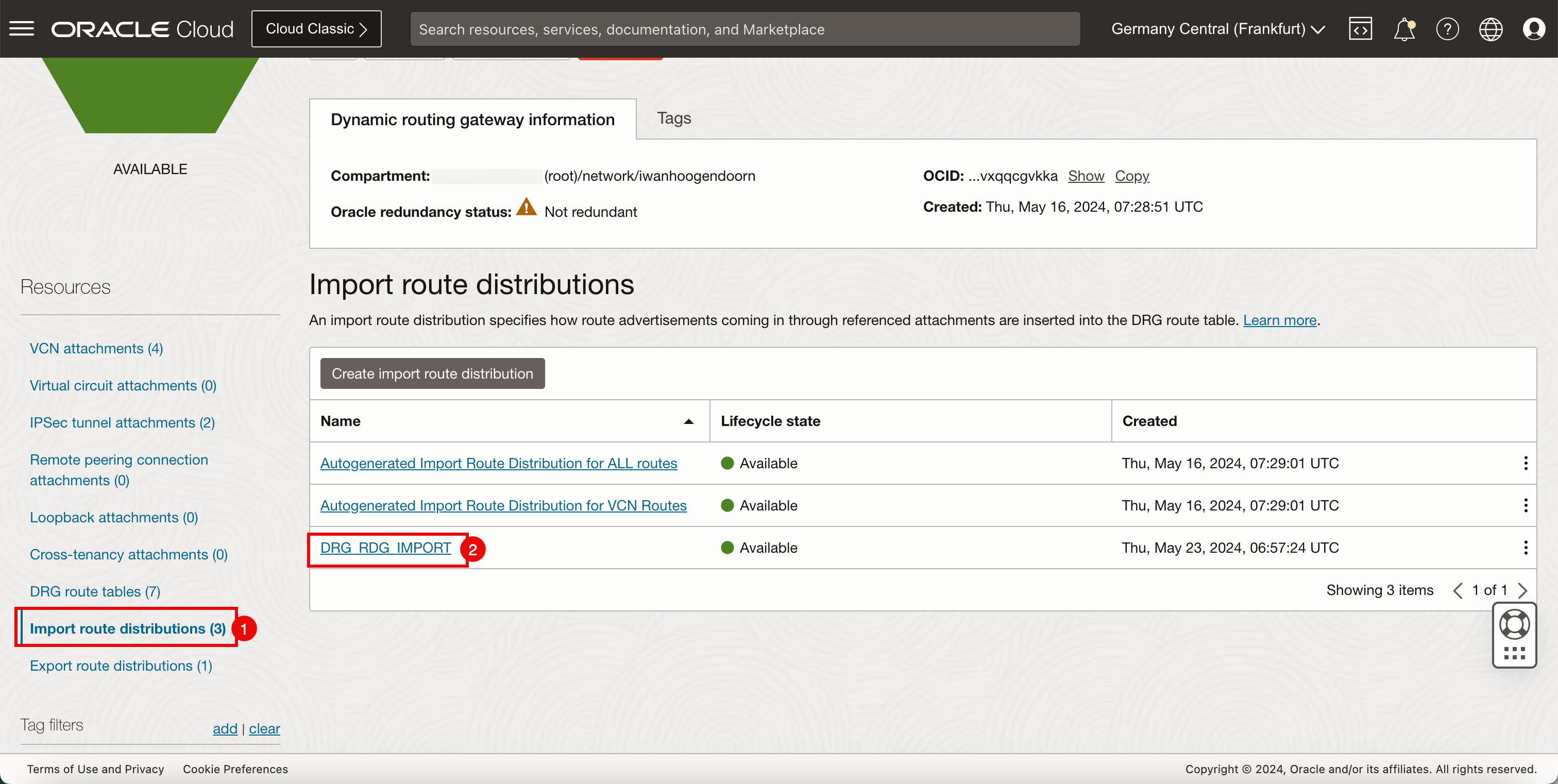

- Klicken Sie auf Importroutenverteilung.

- Klicken Sie auf "Importroutenverteilung" (

DRG_RDG_IMPORT).

-

Stellen Sie sicher, dass Sie die neue Routenverteilungsanweisung hinzufügen.

- Beachten Sie, dass die Routenverteilungsanweisung erfolgreich hinzugefügt wurde.

- Klicken Sie auf Details zu dynamischen Routinggateways, um zur DRG-Detailseite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was wir bisher geschaffen haben.

-

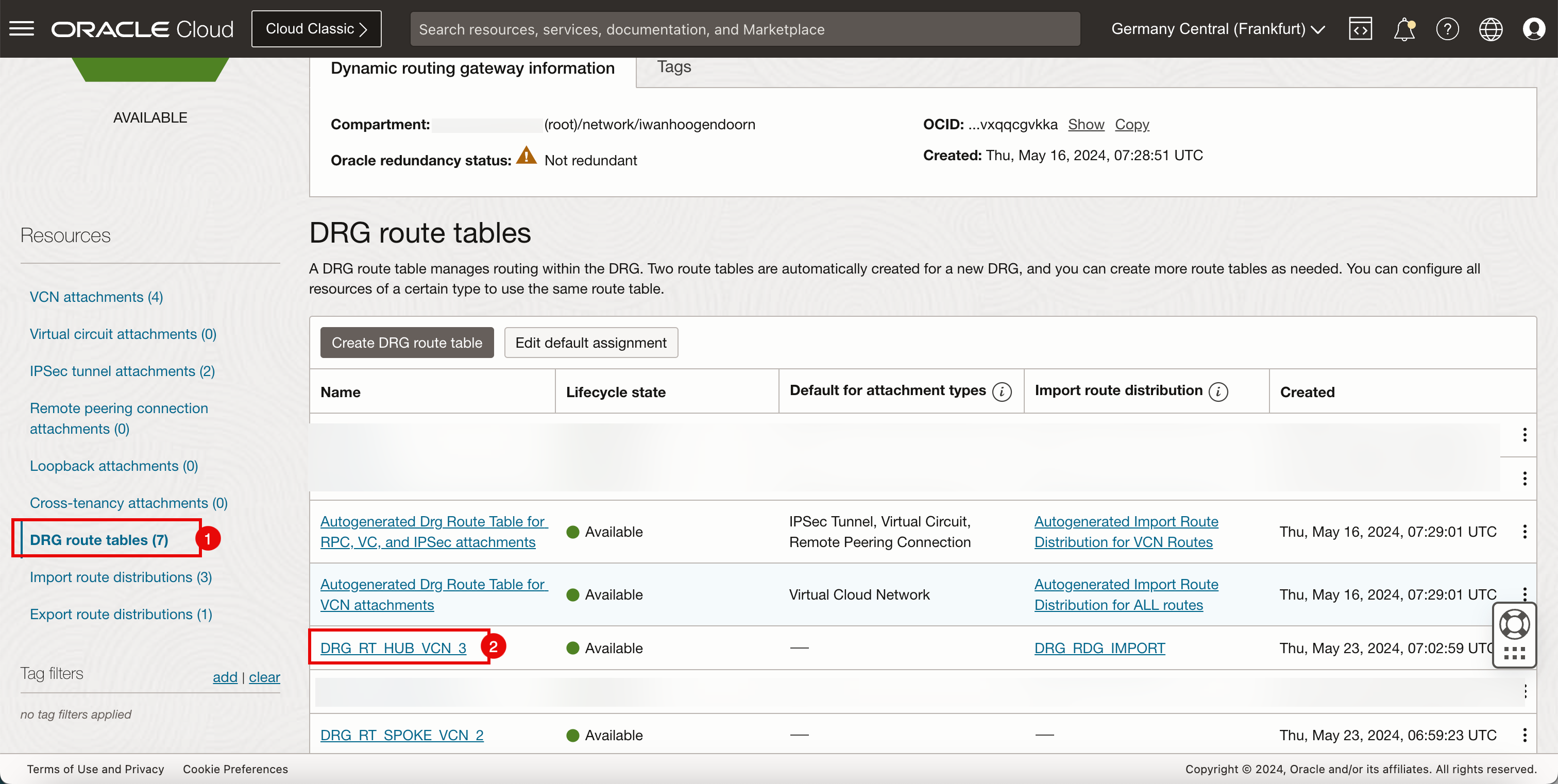

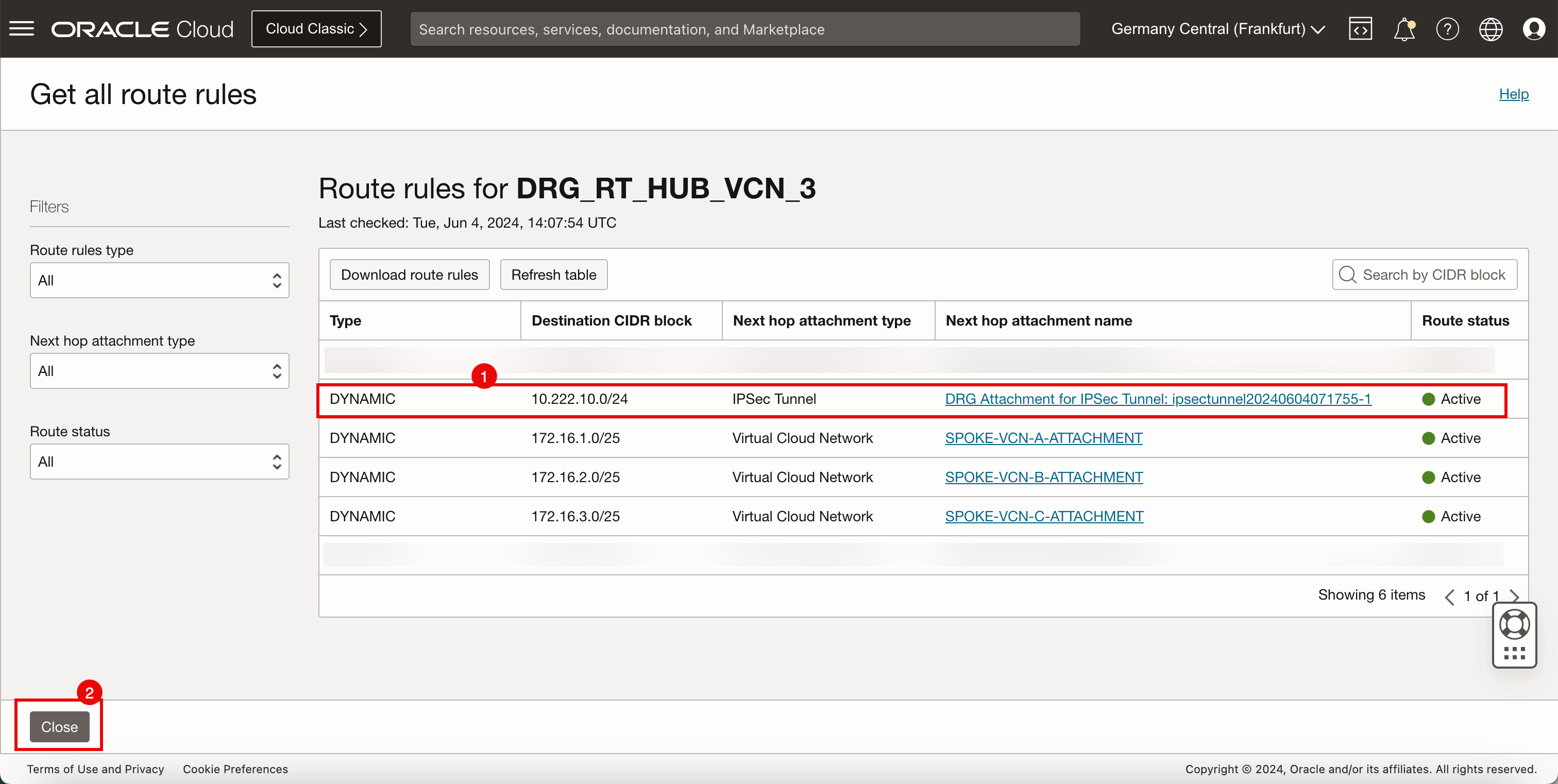

Die Route wurde bereits in die DRG-Routentabelle

DRG_RT_HUB_VCN_3importiert.Hinweis: Mit dieser DRG-Routentabelle (

DRG_RT_HUB_VCN_3) und dem Anhang der Routentabelle wird sichergestellt, dass alle Netzwerke aus den Speichen und On-Premise-Netzwerken (IPSec) im DRG bekannt und erlernt sind, damit das DRG weiß, welche Netzwerke in den Speichen verfügbar sind und wohin die Spoke-Netzwerke weitergeleitet werden sollen.- Klicken Sie zur Prüfung auf DRG-Routentabellen.

- Klicken Sie auf die Routentabelle

DRG_RT_HUB_VCN_3.

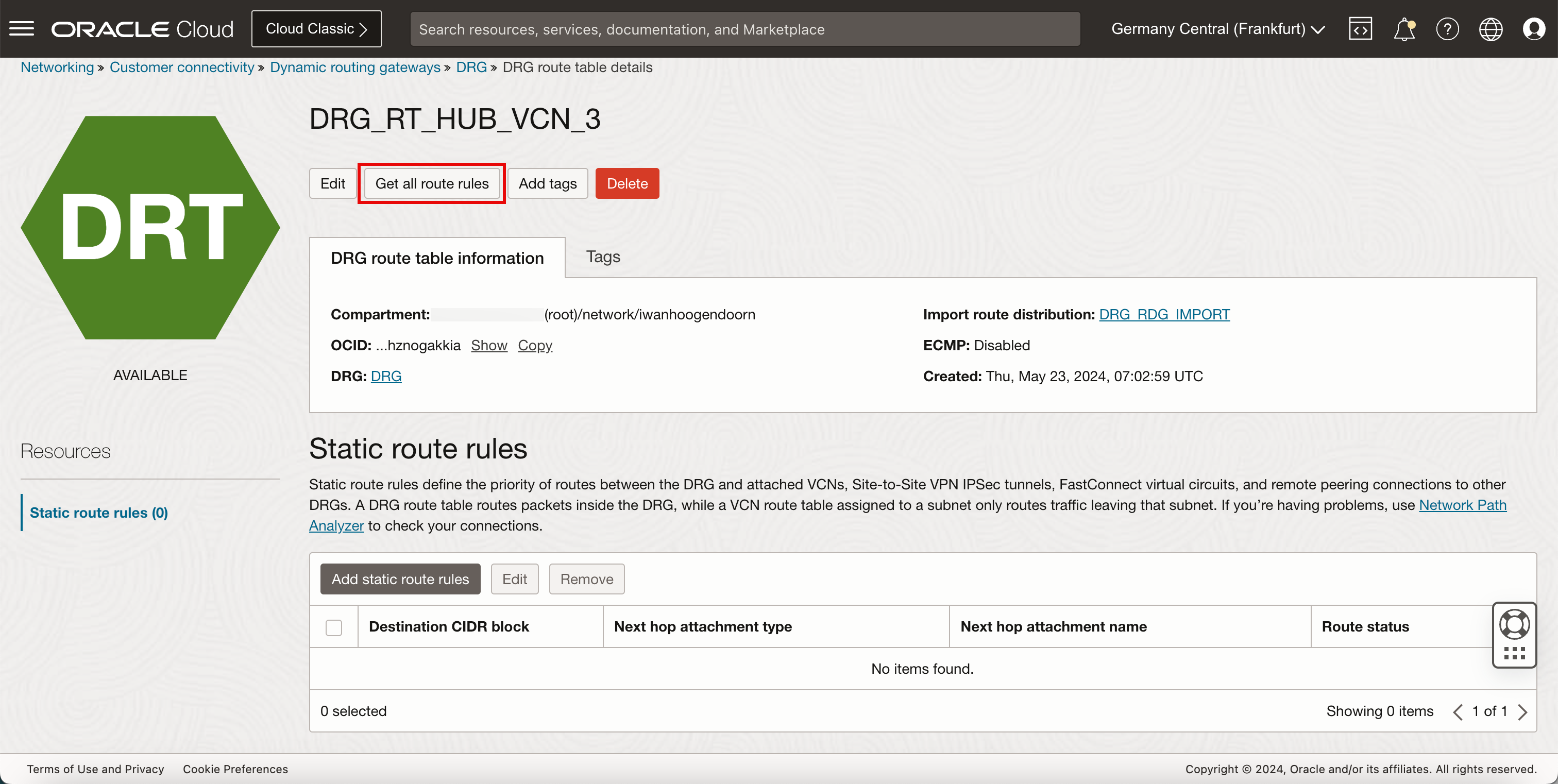

-

Klicken Sie auf Alle Routingregeln abrufen.

- Beachten Sie, dass die Route von On-Premise (

10.222.10.0/24) in der Tabelle angezeigt wird. Das bedeutet, dass das DRG das On-Premise-Netzwerk (10.222.10.0/24) über den IPSec-Tunnel erreicht. - Klicken Sie auf Schließen.

- Beachten Sie, dass die Route von On-Premise (

-

Klicken Sie auf DRG, um zur DRG-Detailseite zurückzukehren.

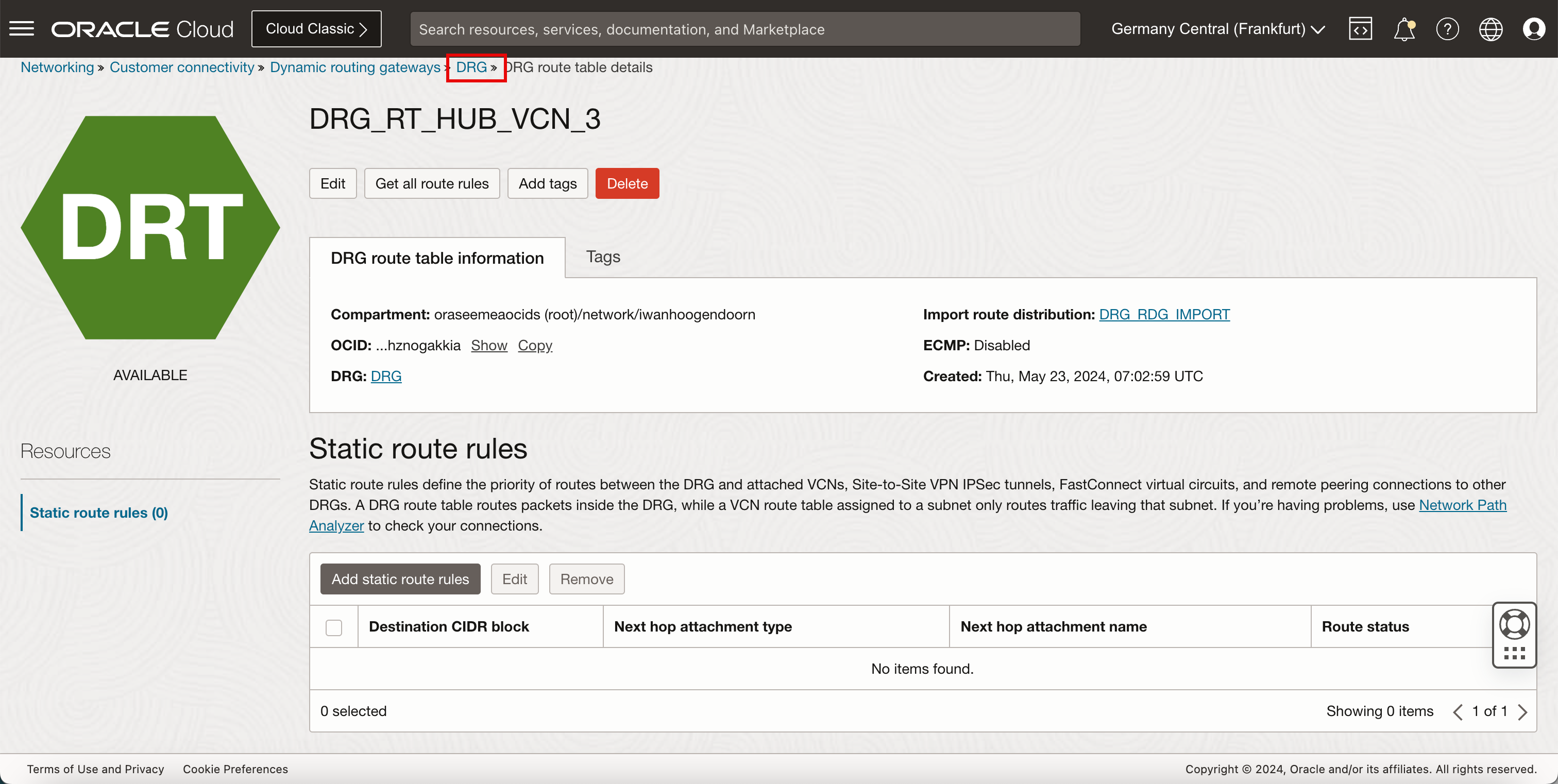

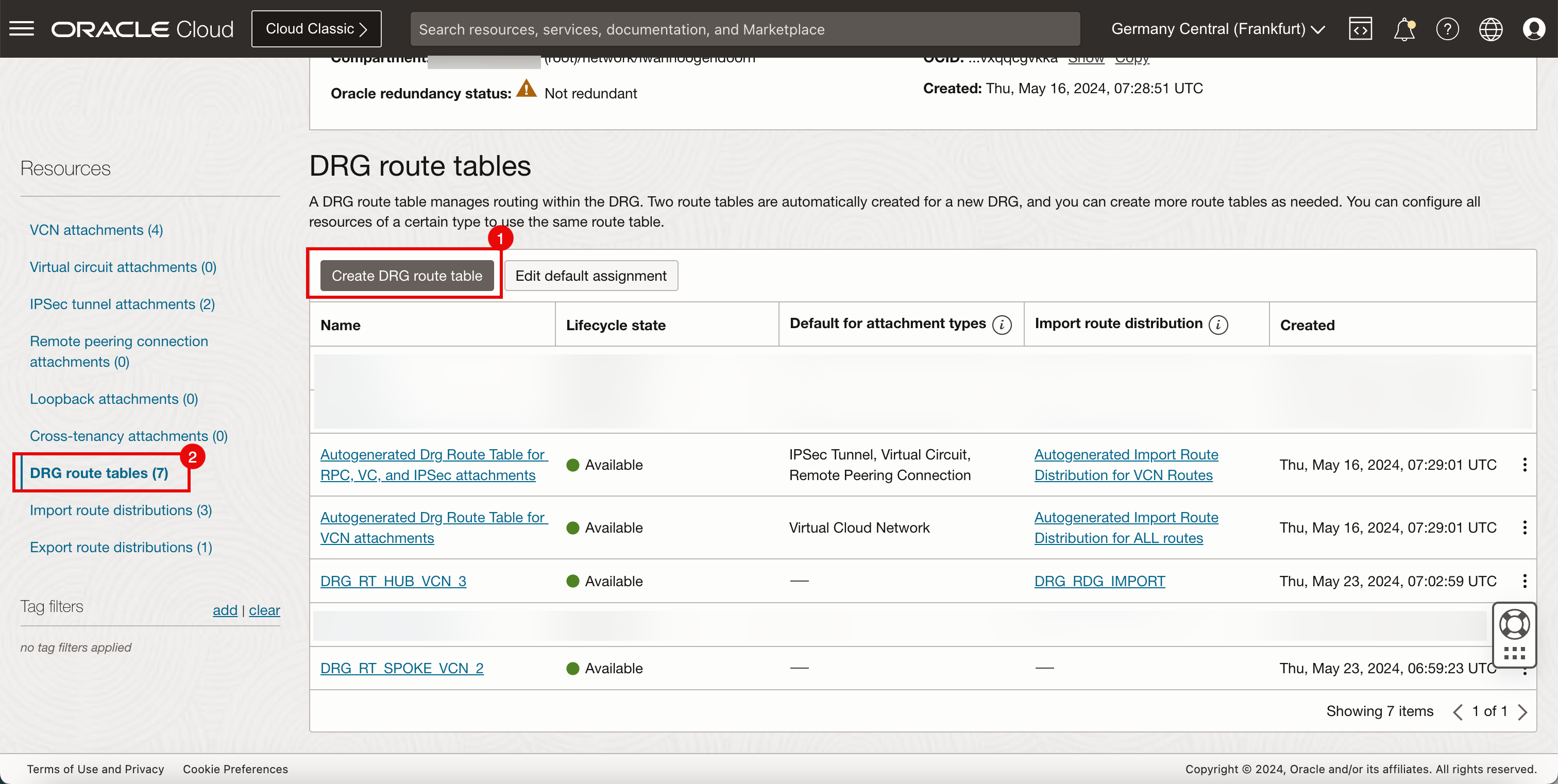

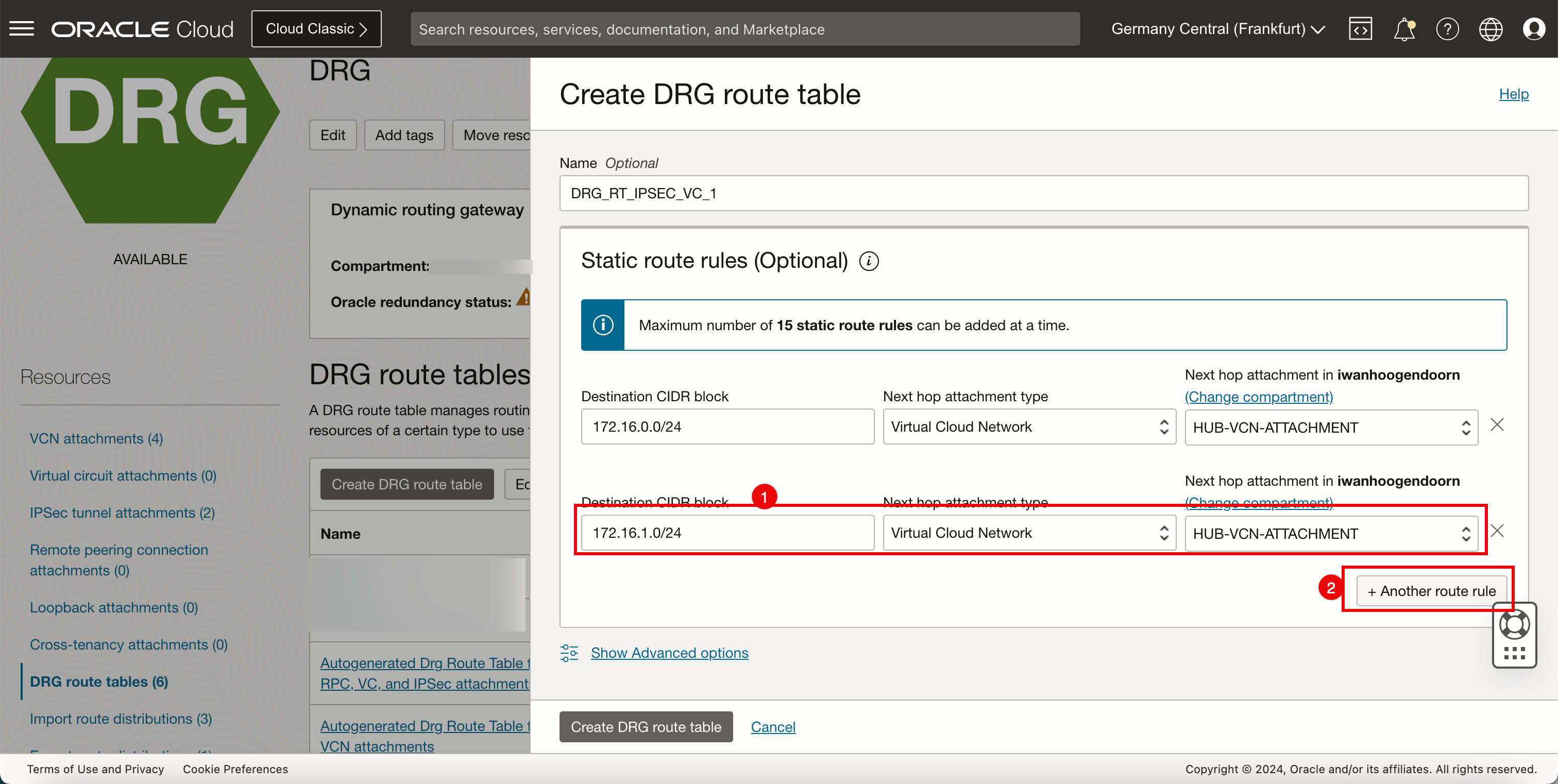

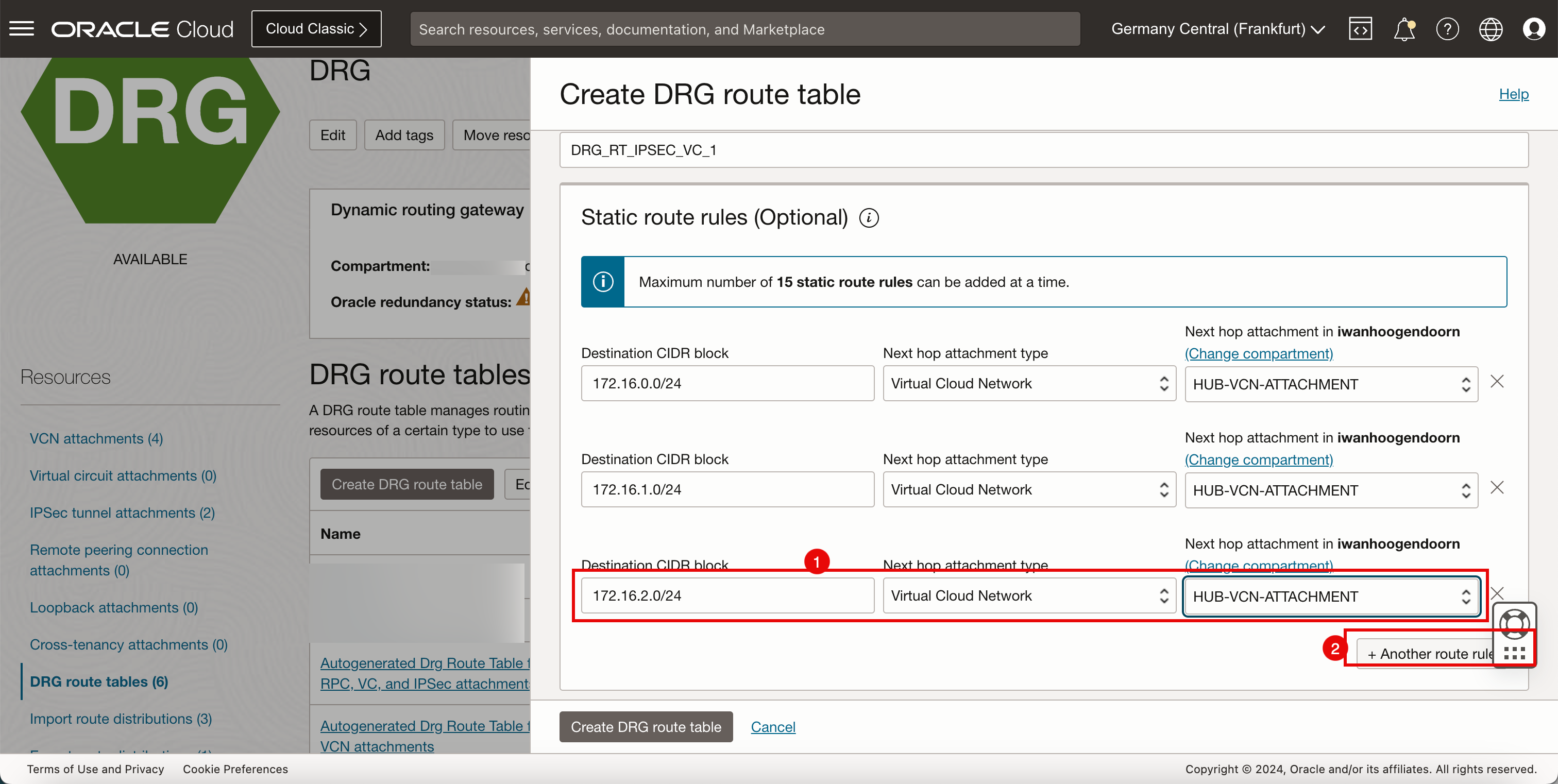

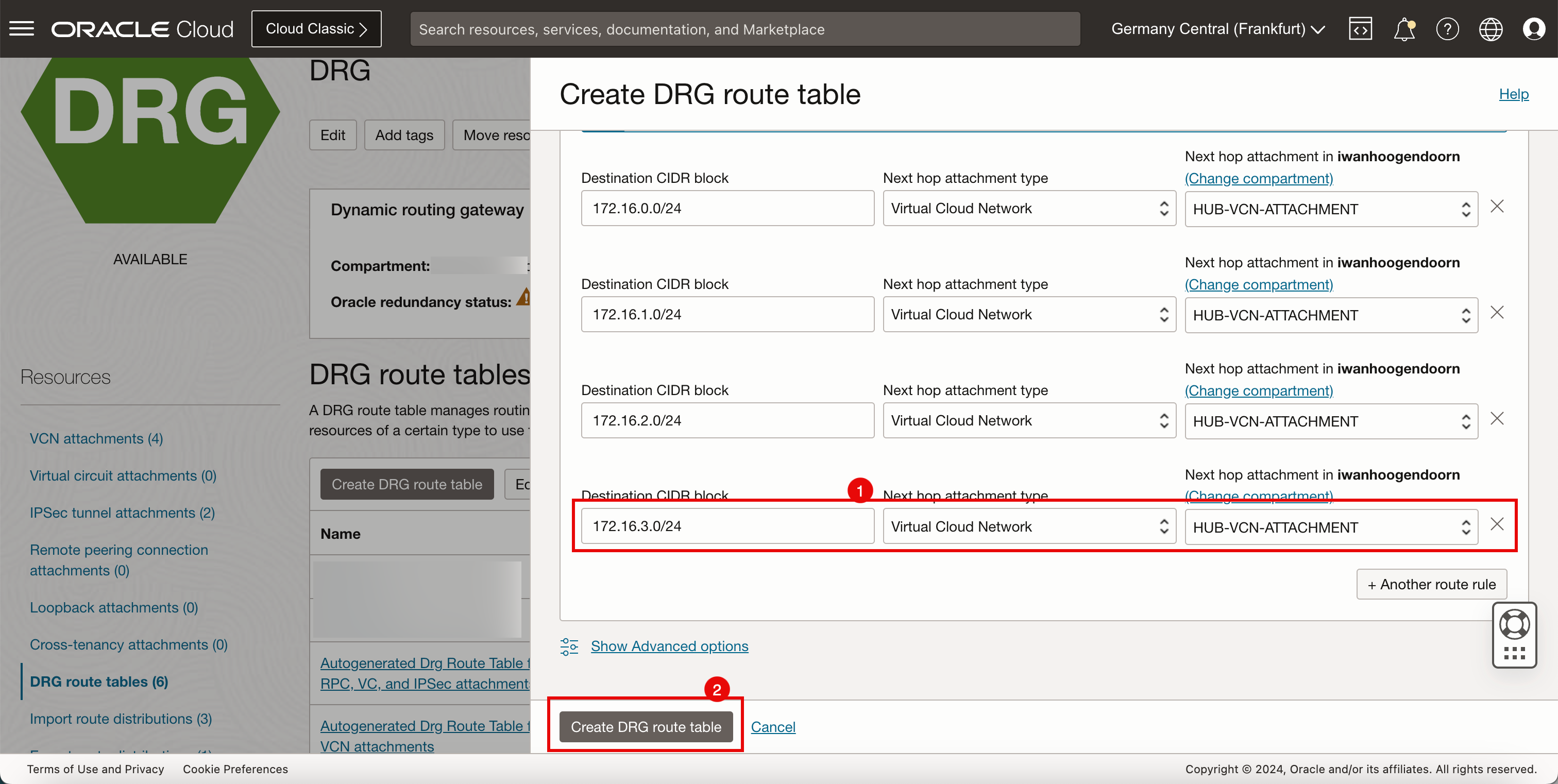

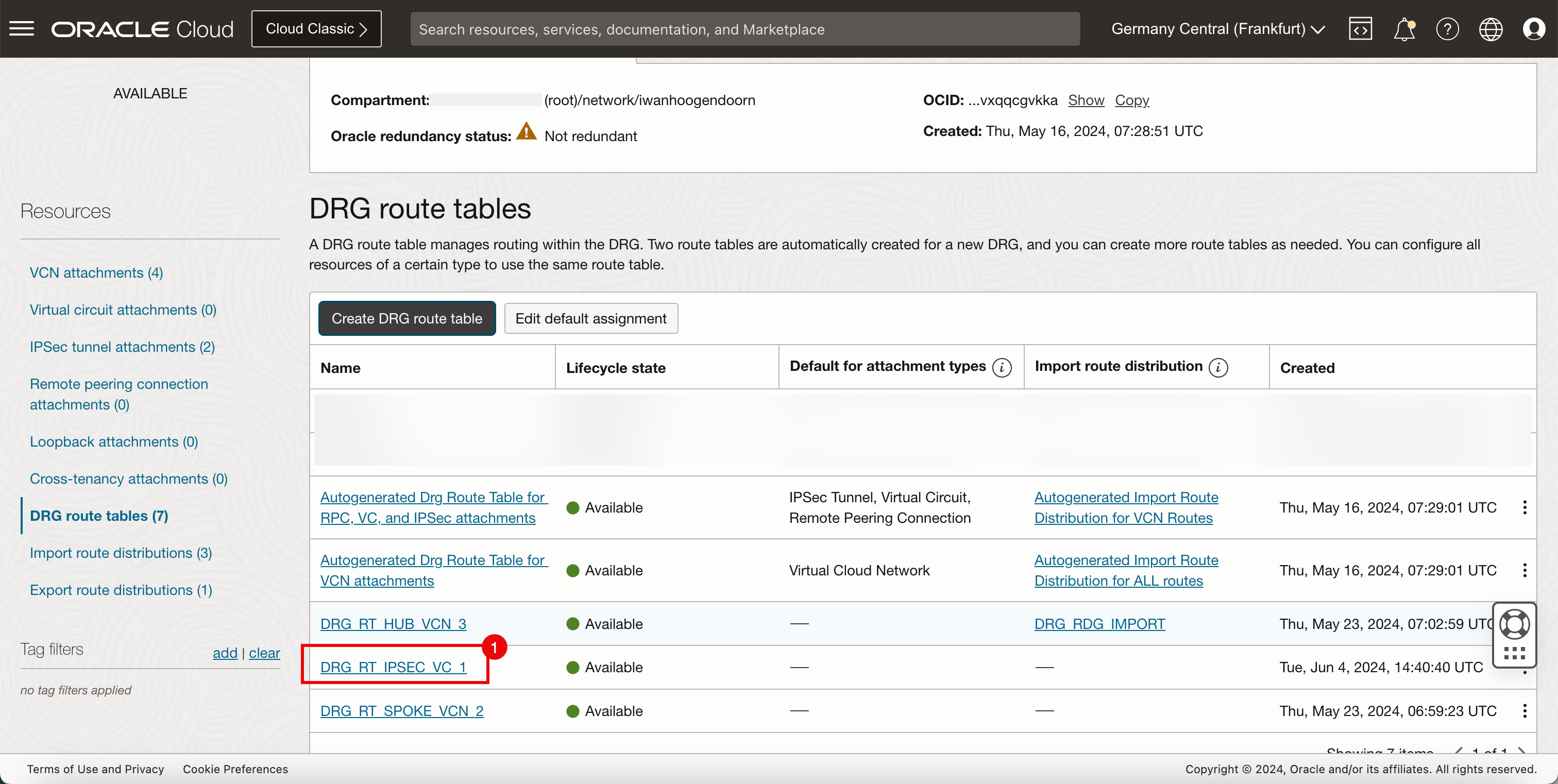

Aufgabe 4.2: Neue Hub-VCN-Routentabelle erstellen und mit dem DRG-Anhang IPSec verknüpfen

-

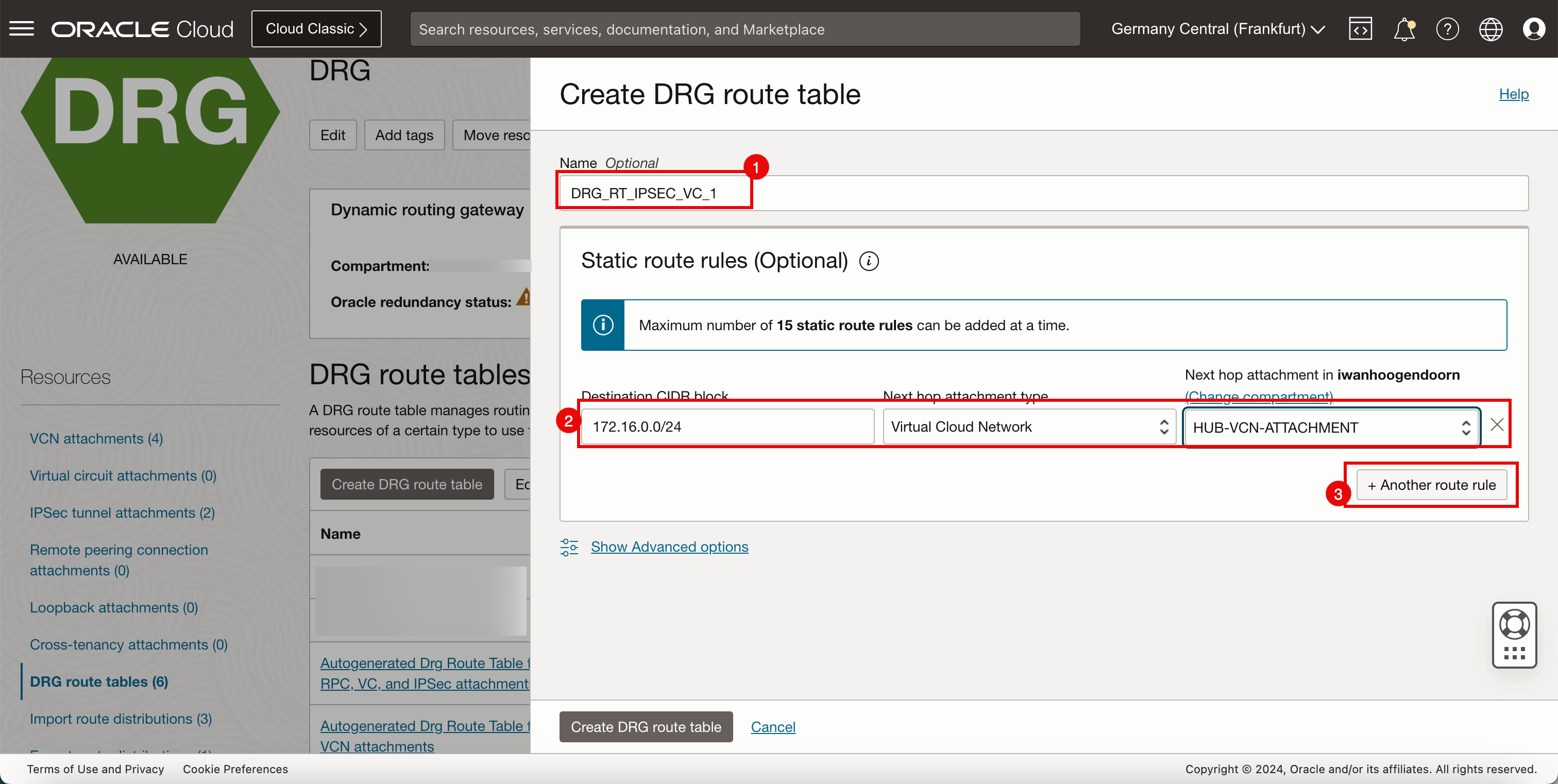

Erstellen Sie eine neue Routentabelle (

DRG_RT_IPSEC_VC_1) im DRG.Ziel-CIDR Anhangstyp des nächsten Hops Anhangsname des nächsten Hops 172.16.0.0/24 Virtuelles Cloud-Netzwerk HUB_VCN_ATTACHMENT 172.16.1.0/24 Virtuelles Cloud-Netzwerk HUB_VCN_ATTACHMENT 172.16.2.0/24 Virtuelles Cloud-Netzwerk HUB_VCN_ATTACHMENT 172.16.3.0/24 Virtuelles Cloud-Netzwerk HUB_VCN_ATTACHMENT -

Gehen Sie zur OCI-Konsole.

- Klicken Sie auf DRG-Routentabellen.

- Klicken Sie auf DRG-Routentabelle erstellen.

- Geben Sie den Namen für die DRG-Routentabelle ein.

- Geben Sie unter Regel für statische Route die folgenden Informationen ein, um eine neue statische Regel hinzuzufügen.

- Ziel-CIDR-Block: Geben Sie

172.16.0.0/24ein. - Anhangstyp des nächsten Hop: Wählen Sie Virtuelles Cloud-Netzwerk aus.

- Anhang des nächsten Hops: Wählen Sie das Hub-VCN aus.

- Ziel-CIDR-Block: Geben Sie

- Klicken Sie auf + Weitere Regel.

- Fügen Sie eine neue statische Regel hinzu.

- Ziel-CIDR-Block: Geben Sie

172.16.1.0/24ein. - Anhangstyp des nächsten Hop: Wählen Sie Virtuelles Cloud-Netzwerk aus.

- Anhang des nächsten Hops: Wählen Sie das Hub-VCN aus.

- Ziel-CIDR-Block: Geben Sie

- Klicken Sie auf + Weitere Regel.

- Fügen Sie eine neue statische Regel hinzu.

- Ziel-CIDR-Block: Geben Sie

172.16.2.0/24ein. - Anhangstyp des nächsten Hop: Wählen Sie Virtuelles Cloud-Netzwerk aus.

- Anhang des nächsten Hops: Wählen Sie das Hub-VCN aus.

- Ziel-CIDR-Block: Geben Sie

- Klicken Sie auf + Weitere Regel.

- Fügen Sie eine neue statische Regel hinzu.

- Ziel-CIDR-Block: Geben Sie

172.16.3.0/24ein. - Anhangstyp des nächsten Hop: Wählen Sie Virtuelles Cloud-Netzwerk aus.

- Anhang des nächsten Hops: Wählen Sie das Hub-VCN aus.

- Ziel-CIDR-Block: Geben Sie

- Klicken Sie auf DRG-Routentabelle erstellen.

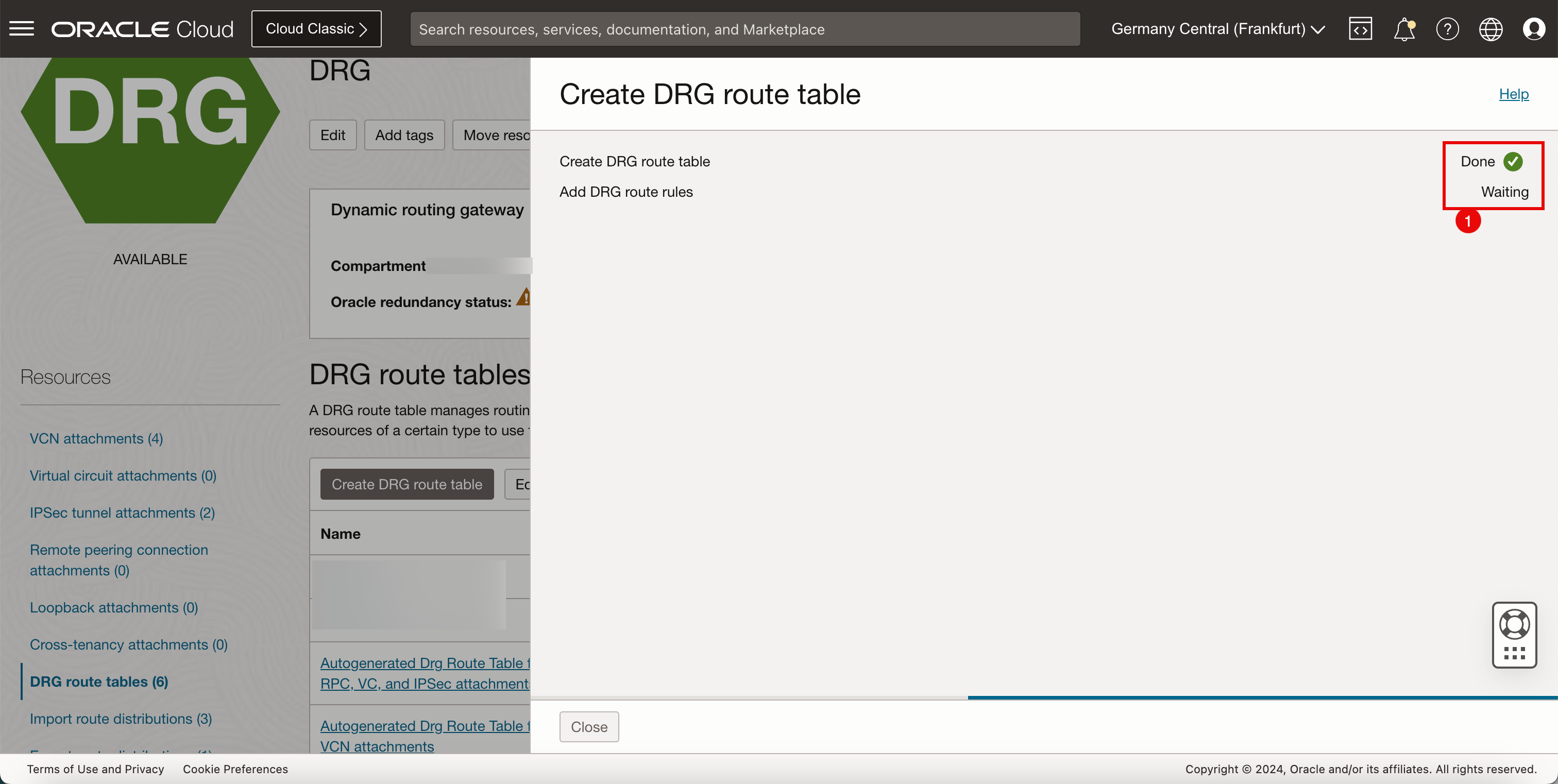

-

Nach einigen Minuten wird die Routentabelle erstellt.

- Beachten Sie, dass die neue DRG-Routentabelle (

DRG_RT_IPSEC_VC_1) erstellt wird.

- Beachten Sie, dass die neue DRG-Routentabelle (

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was wir bisher geschaffen haben.

-

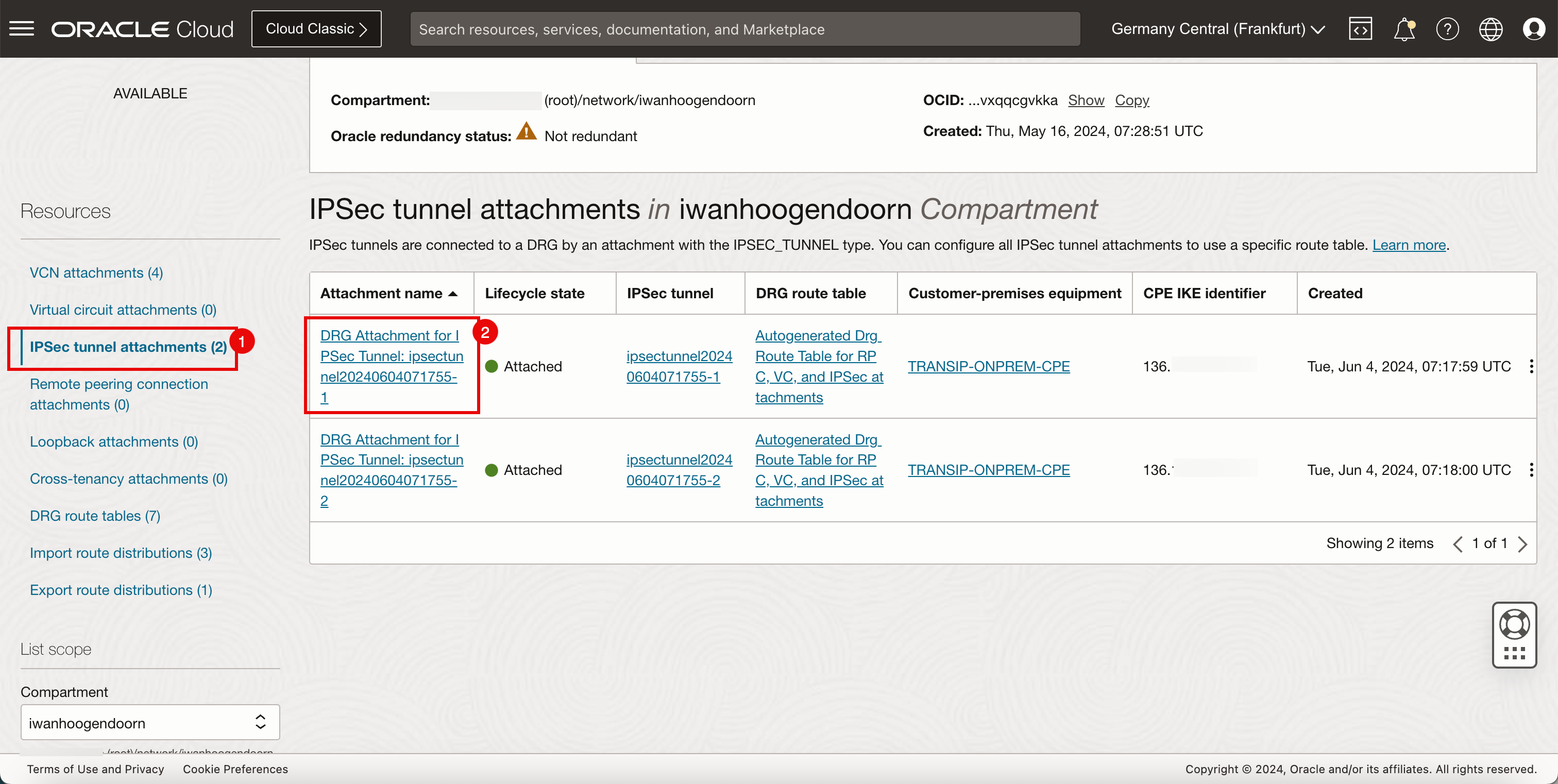

Die Routentabelle muss mit den DRG-Tunnelanhängen IPSec verknüpft/angehängt/verbunden werden.

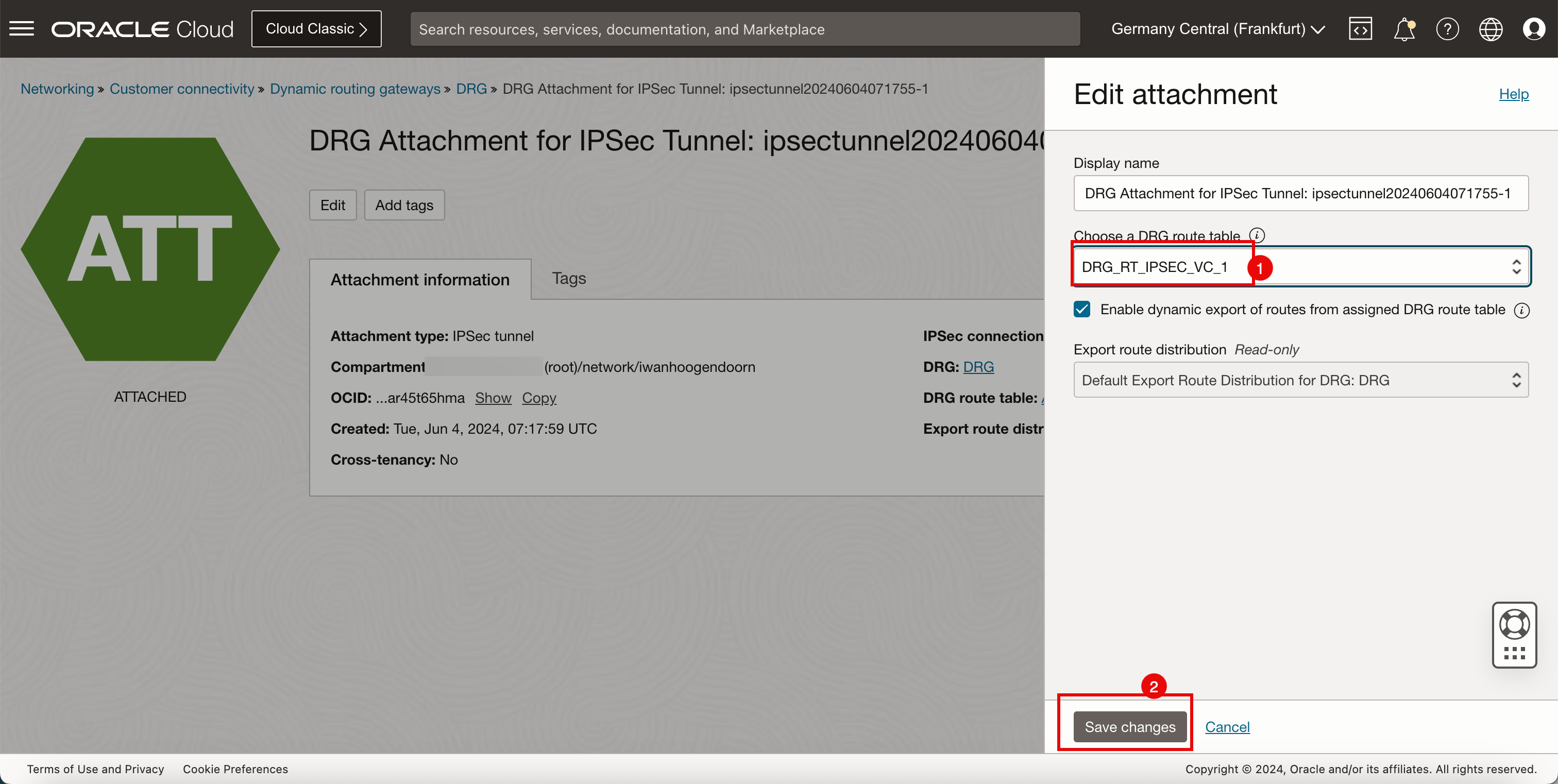

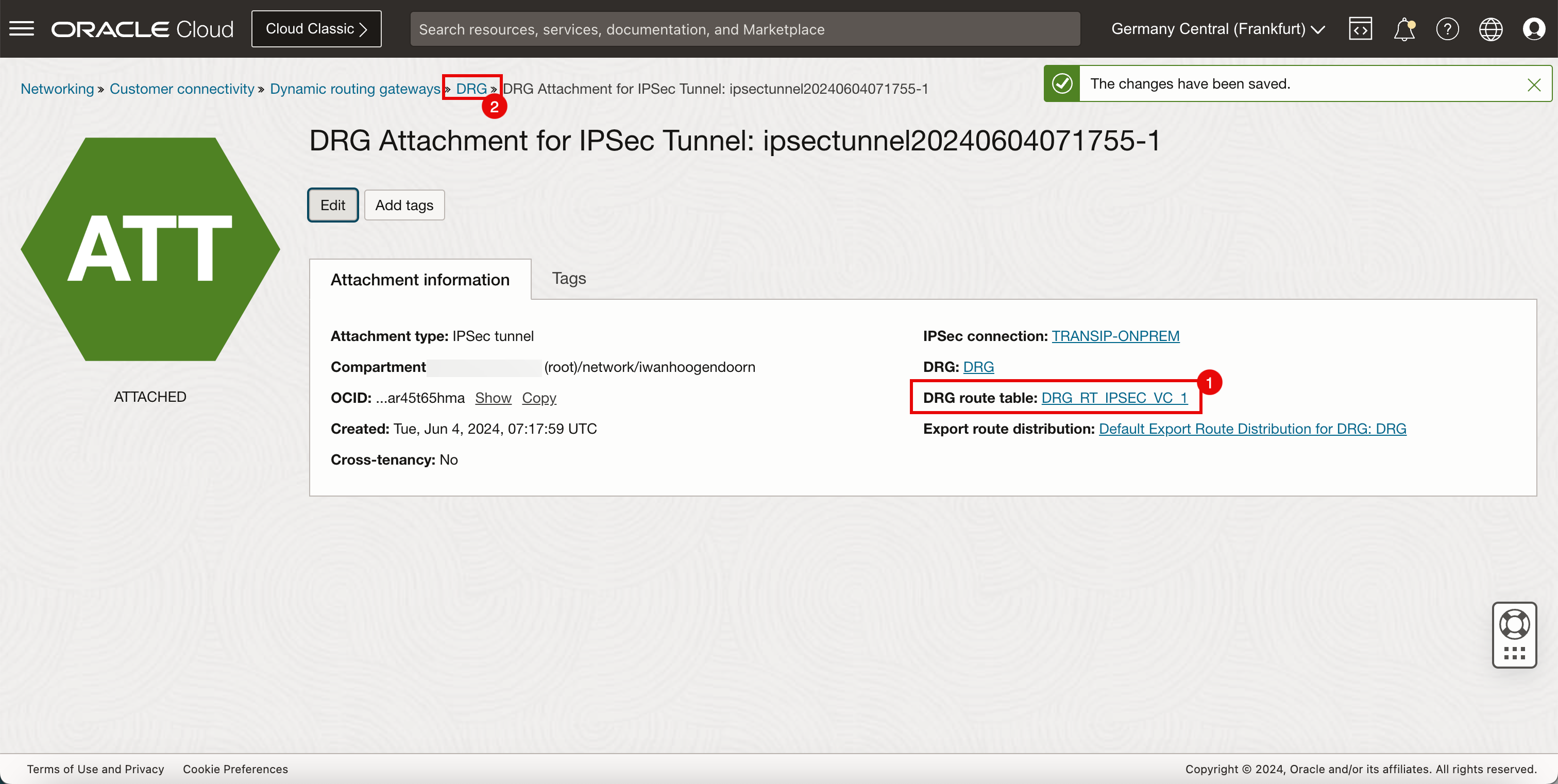

Hinweis: Mit dieser DRG-Routentabelle (

DRG_RT_IPSEC_VC_1) und dem Anhang der Routentabelle wird sichergestellt, dass alle Netzwerke aus den Speichen von On Premise aus erreichbar sind. Dies ist auch eine Möglichkeit, das Routing zu steuern und nur das Routing zu den Speichen zuzulassen, zu denen Sie weiterleiten möchten.- Klicken Sie auf IPSec Tunnelanhänge.

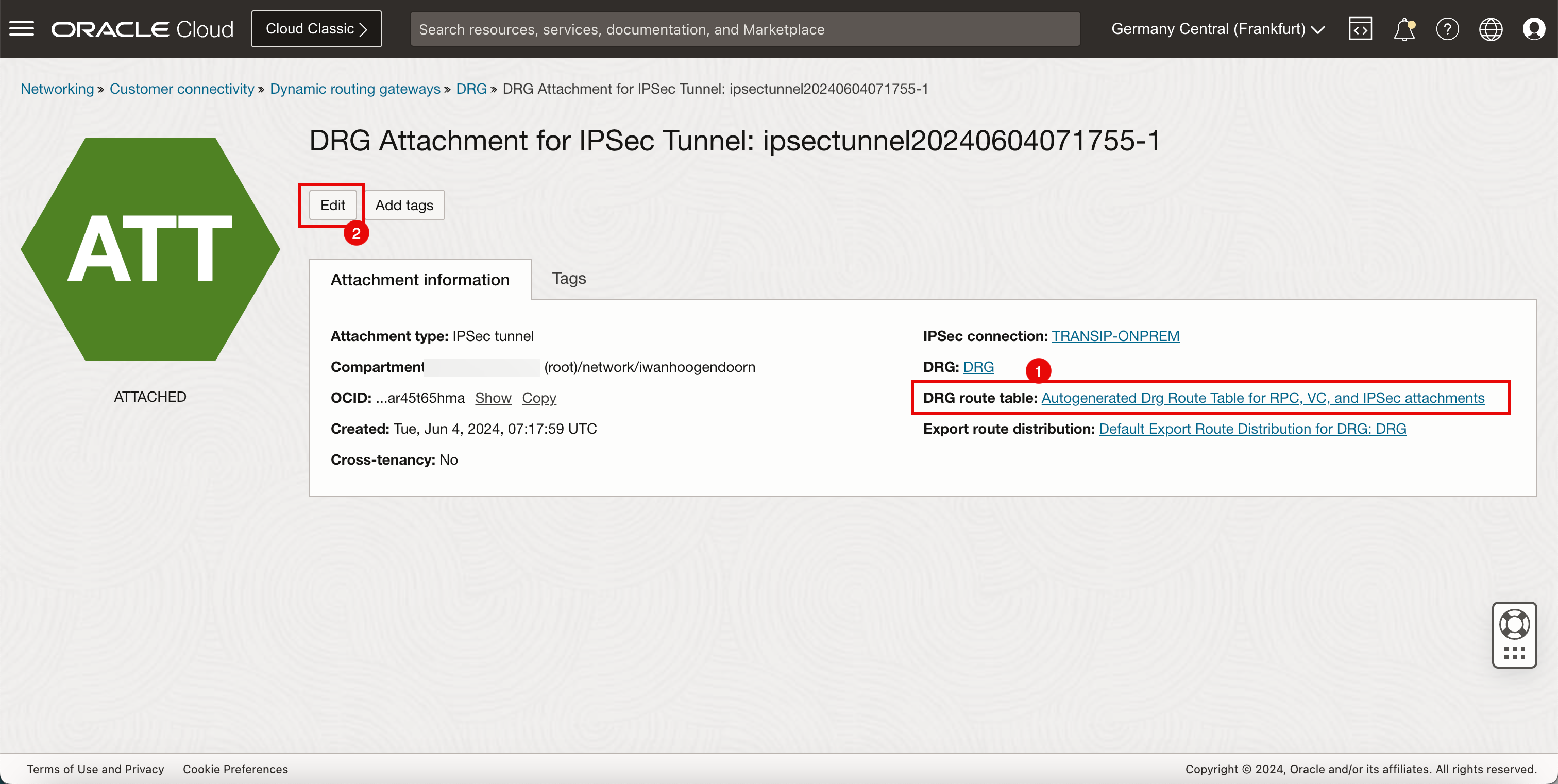

- Klicken Sie auf den ersten Anhang.

- Beachten Sie, dass der Anhang IPSec die automatisch generierte DRG-Standardroutentabelle verwendet.

- Klicken Sie auf Bearbeiten.

- Wählen Sie die oben erstellte DRG-Routentabelle (

DRG_RT_IPSEC_VC_1) aus. - Klicken Sie auf Änderungen speichern.

- Beachten Sie, dass eine neue DRG-Routentabelle im IPSec-Anhang des ersten IPSec-Tunnels aktiv ist.

- Klicken Sie auf DRG, um zur DRG-Detailseite zurückzukehren.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was wir bisher geschaffen haben.

Hinweis: Die DRG-Routentabelle wird im zweiten IPSec-Tunnelanhang nicht aktualisiert, da der zweite Tunnel in diesem Tutorial nicht verwendet wird.

Aufgabe 4.3: Routentabelle für privates Hub-VCN-Subnetz aktualisieren

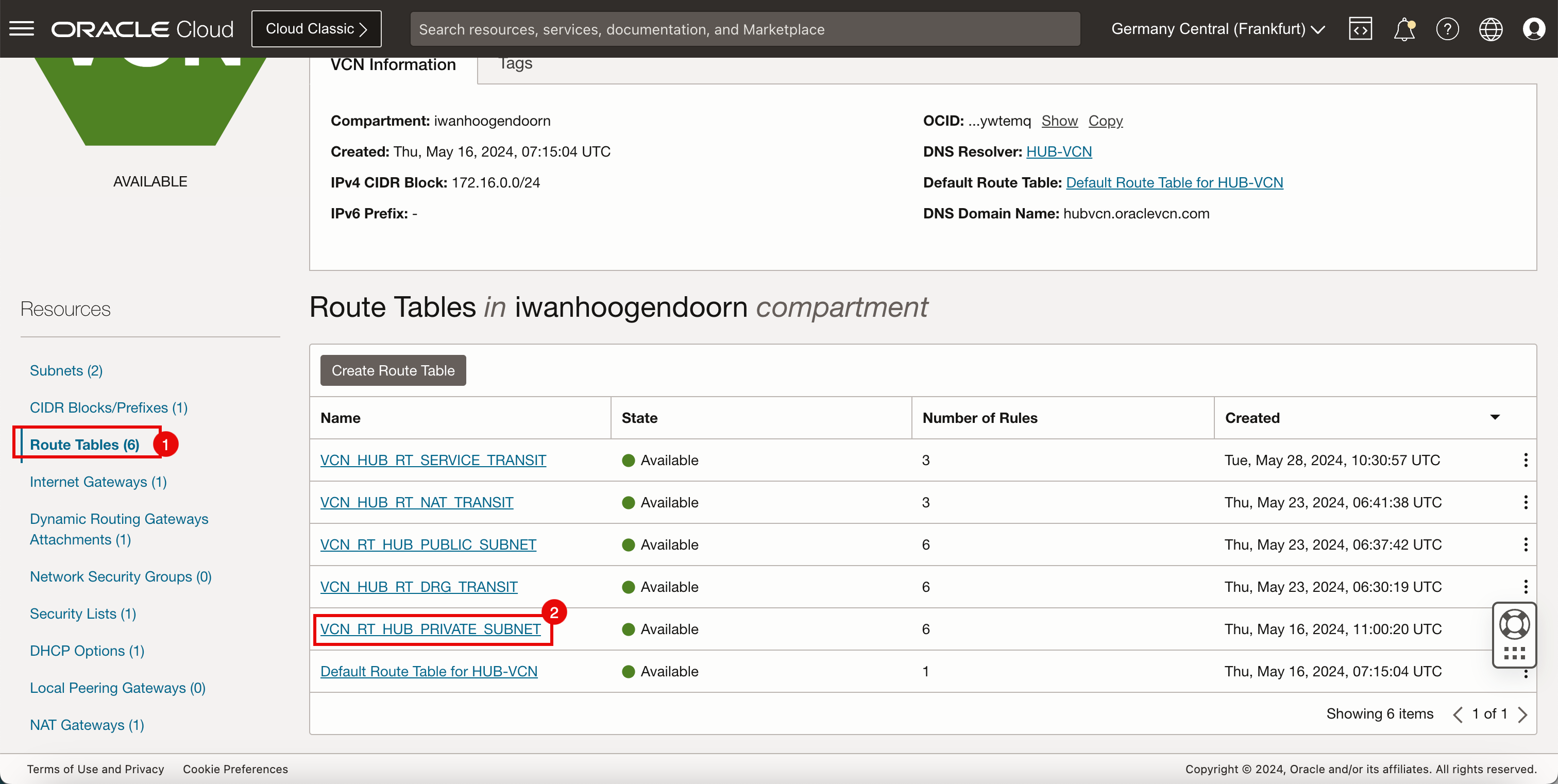

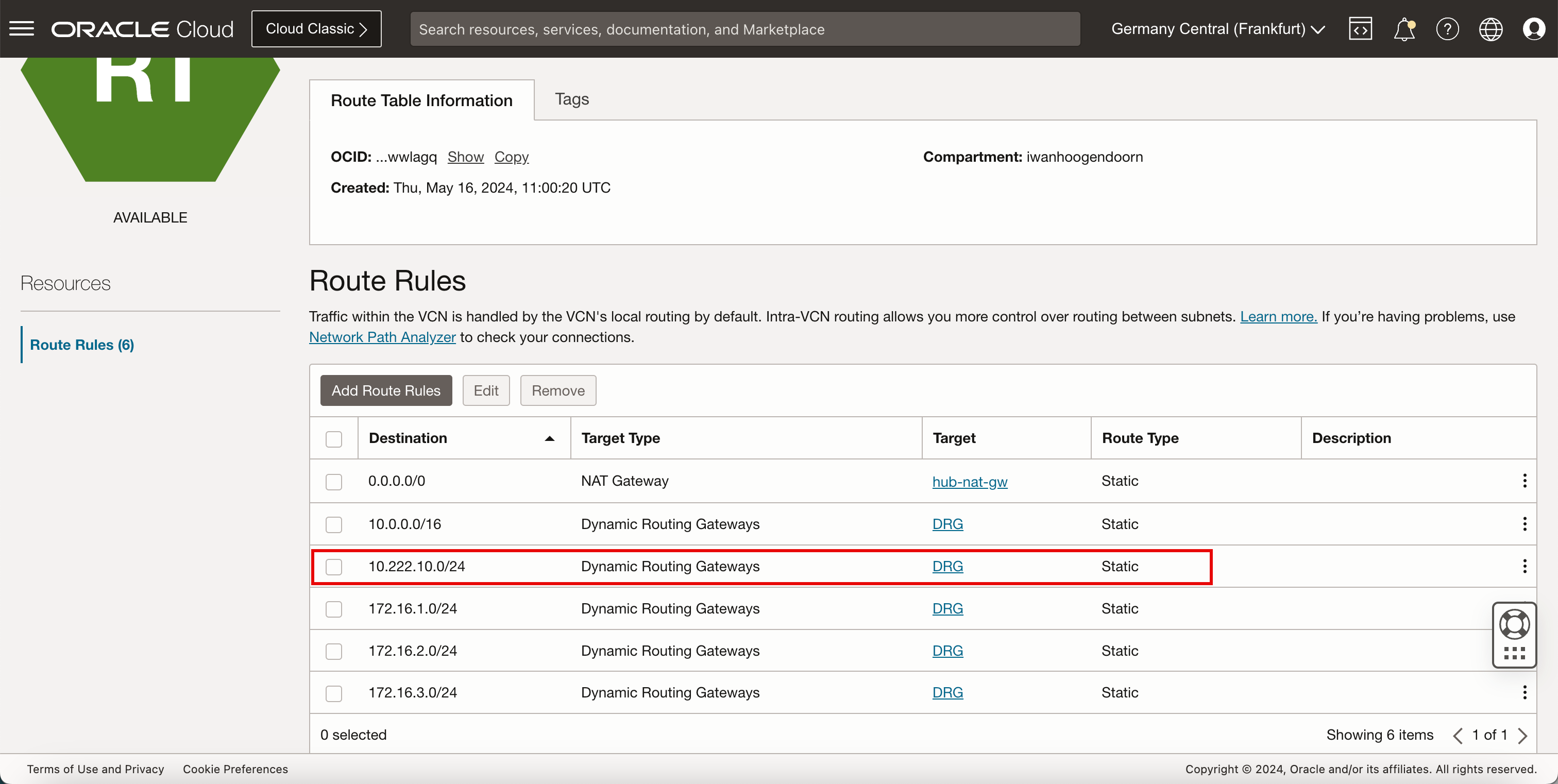

Die letzte zu aktualisierende Routentabelle ist die VCN-Routentabelle, die mit dem privaten Subnetz im Hub-VCN verknüpft ist.

-

Aktualisieren Sie die Routentabelle (

VCN_RT_HUB_PRIVATE_SUBNET) im Hub-VCN.Fügen Sie das On-Premise-Netzwerk der Tabelle (

VCN_RT_HUB_PRIVATE_SUBNET) hinzu.Ziel Zieltyp Target Routentyp 0.0.0.0/0 NAT-Gateway Hub-nat-gw Statisch 172.16.1.0/24 Dynamisches Routinggateway DRG Statisch 172.16.2.0/24 Dynamisches Routinggateway DRG Statisch 172.16.3.0/24 Dynamisches Routinggateway DRG Statisch 10.222.10.0/24 Dynamisches Routinggateway DRG Statisch Hinweis: Diese VCN-Routentabelle (

VCN_RT_HUB_PRIVATE_SUBNET) leitet Traffic, der für die Sprecher und das On-Premise-Netzwerk IPSec bestimmt ist, an die Firewall weiter. Datenverkehr, der zum Internet bestimmt ist (alle Datenverkehr mit Ausnahme von Spoke-Netzwerken) zum NAT-Gateway wird ebenfalls über diese Routentabelle weitergeleitet. -

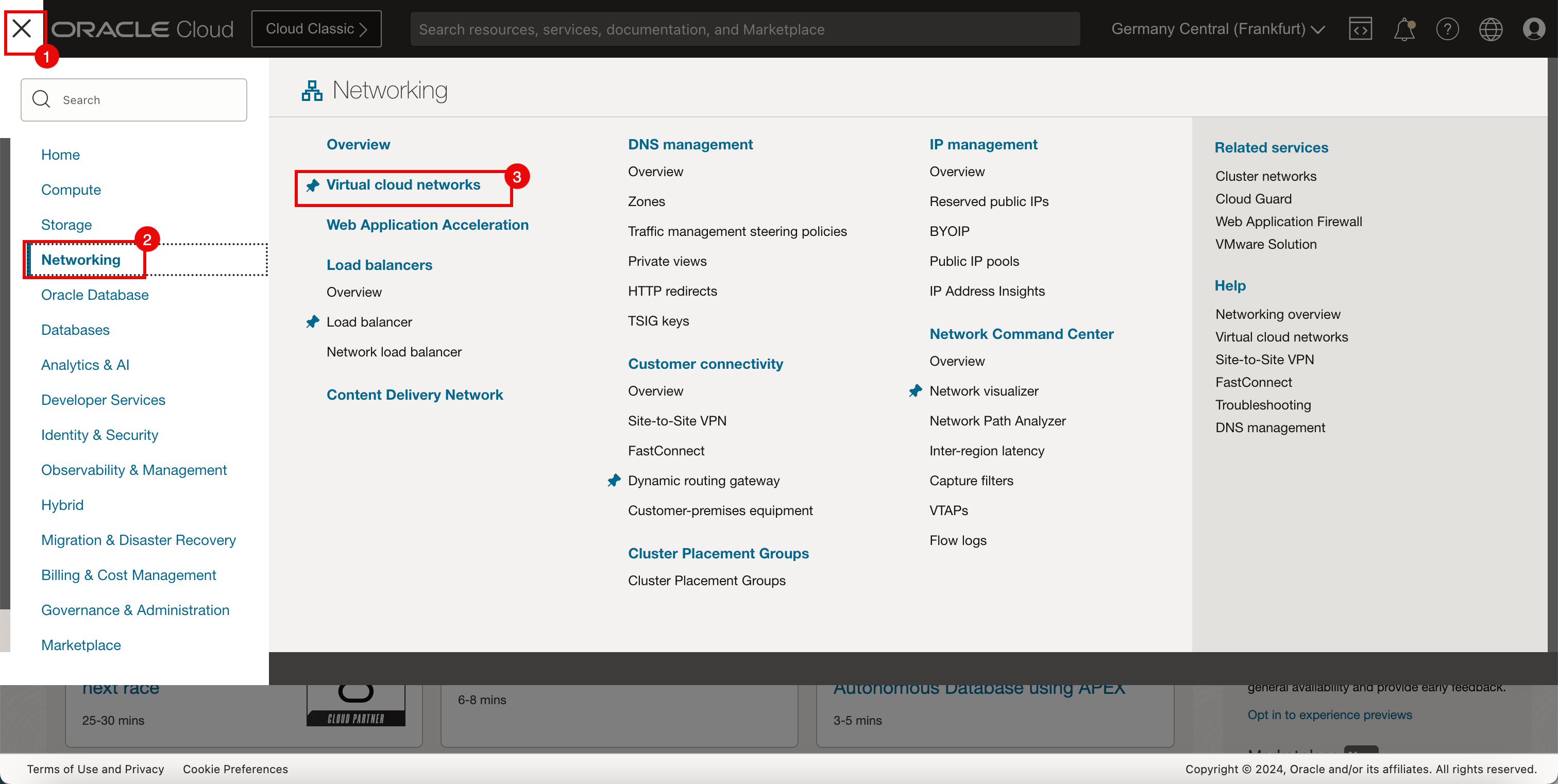

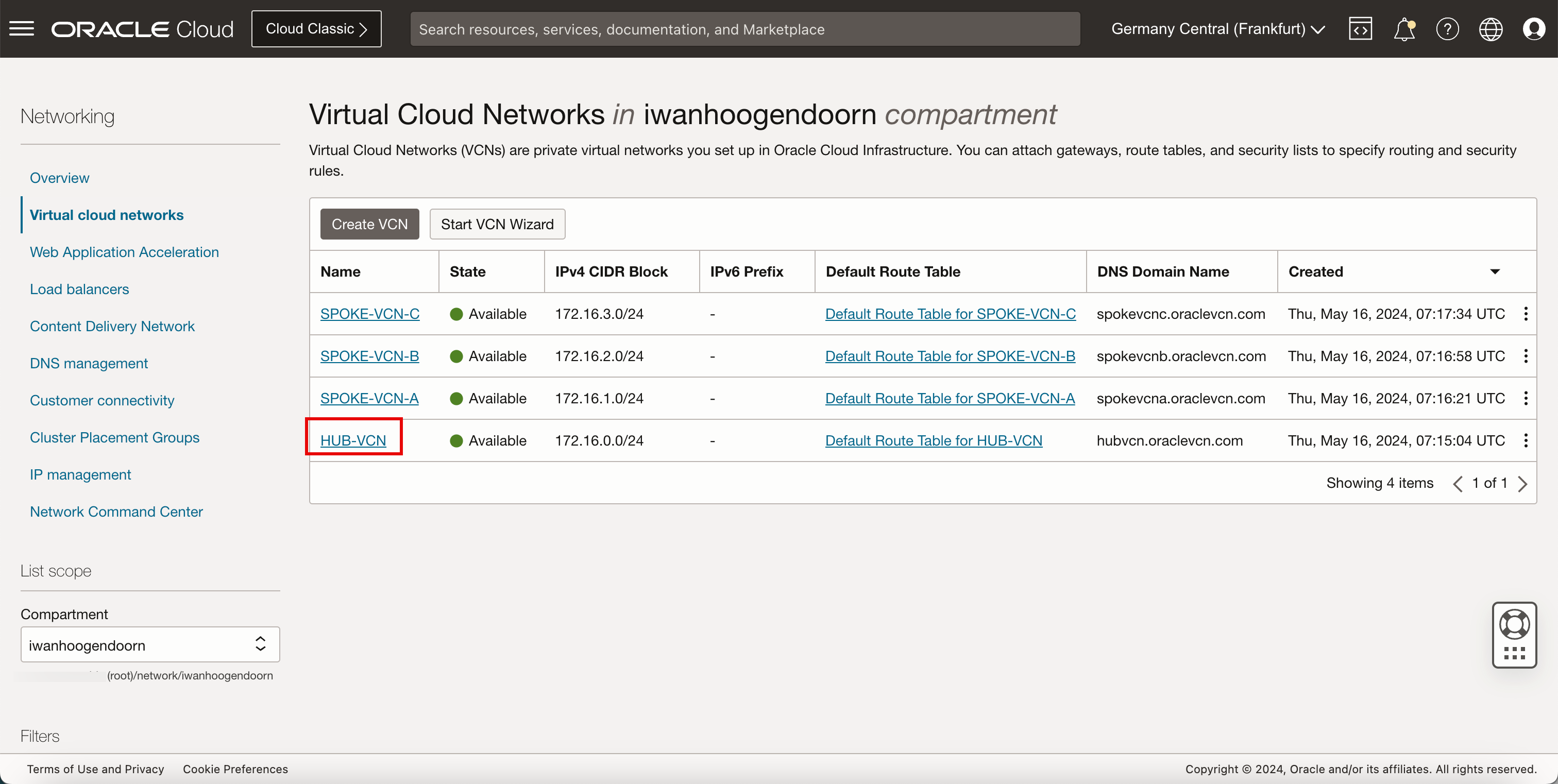

Gehen Sie zur OCI-Konsole.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Networking.

- Klicken Sie auf Virtuelle Cloud-Netzwerke.

-

Klicken Sie auf das Hub-VCN.

- Klicken Sie auf Routentabellen.

- Klicken Sie auf die Routentabelle

VCN_RT_HUB_PRIVATE_SUBNET.

-

Ich habe die neue Routenregel bereits hinzugefügt. Stellen Sie daher sicher, dass Sie sie hinzufügen. Wenn Sie die Routingregel erfolgreich hinzufügen, sollte sie wie folgt aussehen.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was wir bisher geschaffen haben.

Aufgabe 5: Site-to-Site-VPN On-Premise mit pfSense erstellen

Wir haben die OCI-Seite des IPSec-Tunnels konfiguriert. Konfigurieren wir die On-Premise-Seite. Wir verwenden eine pfSense-Firewall als Endpunkt für den IPSec-Beendigung.

Aufgabe 5.1: IPSec-Tunnel erstellen (Phase 1 ISAKMP)

-

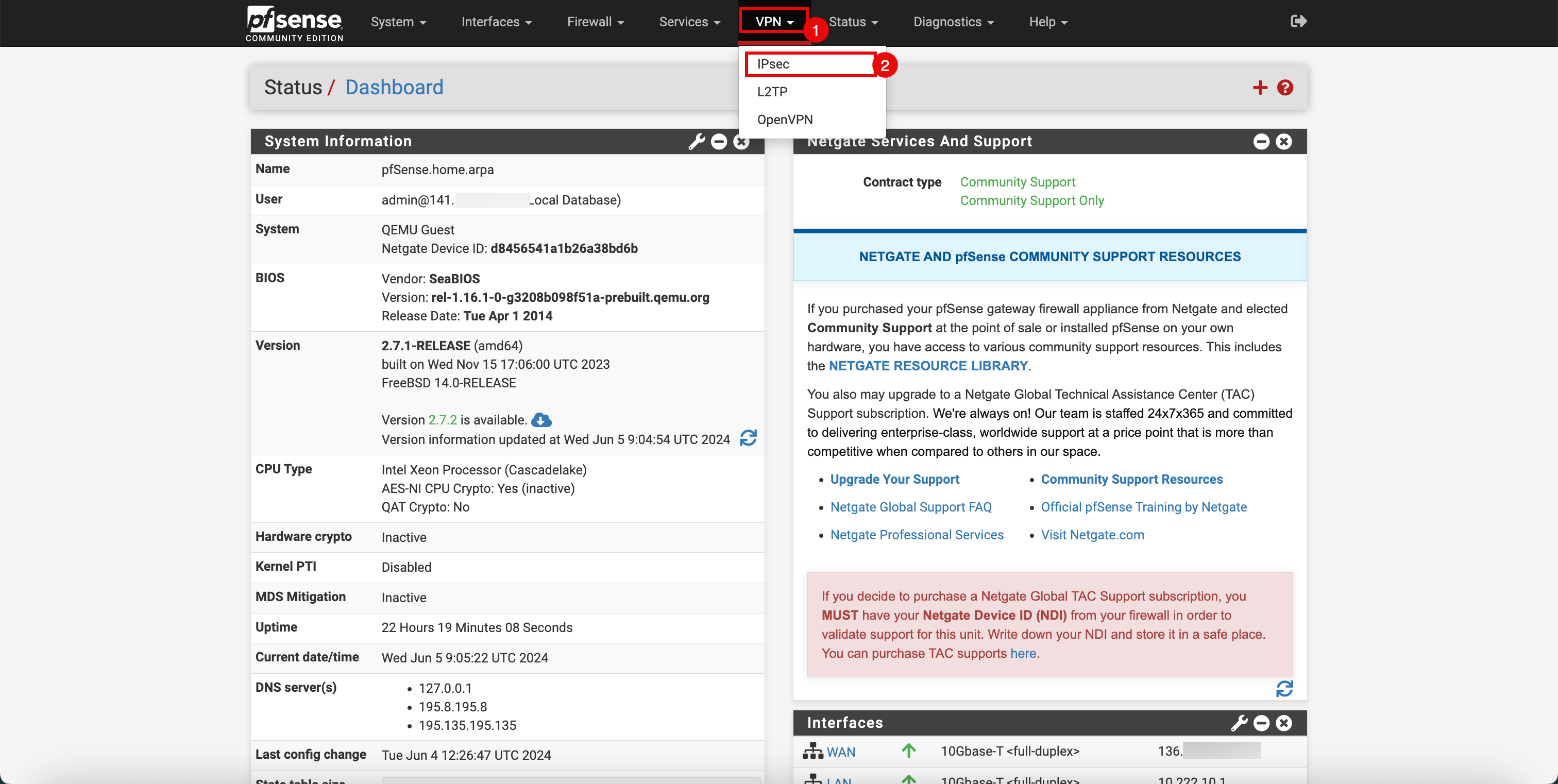

Gehen Sie zum pfSense-Portal.

- Klicken Sie auf das Dropdown-Menü VPN.

- Klicken Sie auf IPSec.

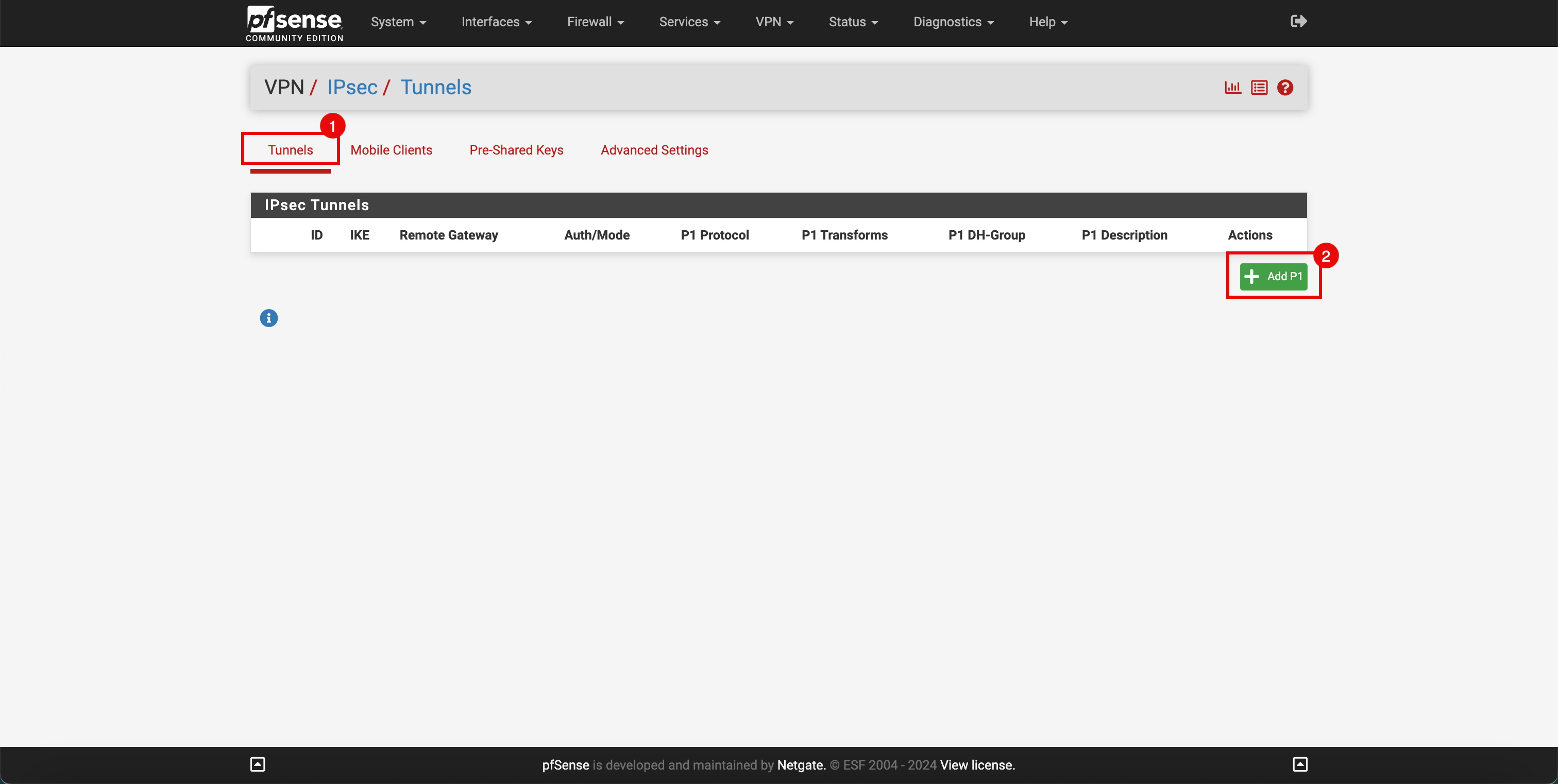

- Klicken Sie auf Tunnel.

- Klicken Sie auf + "Add P1".

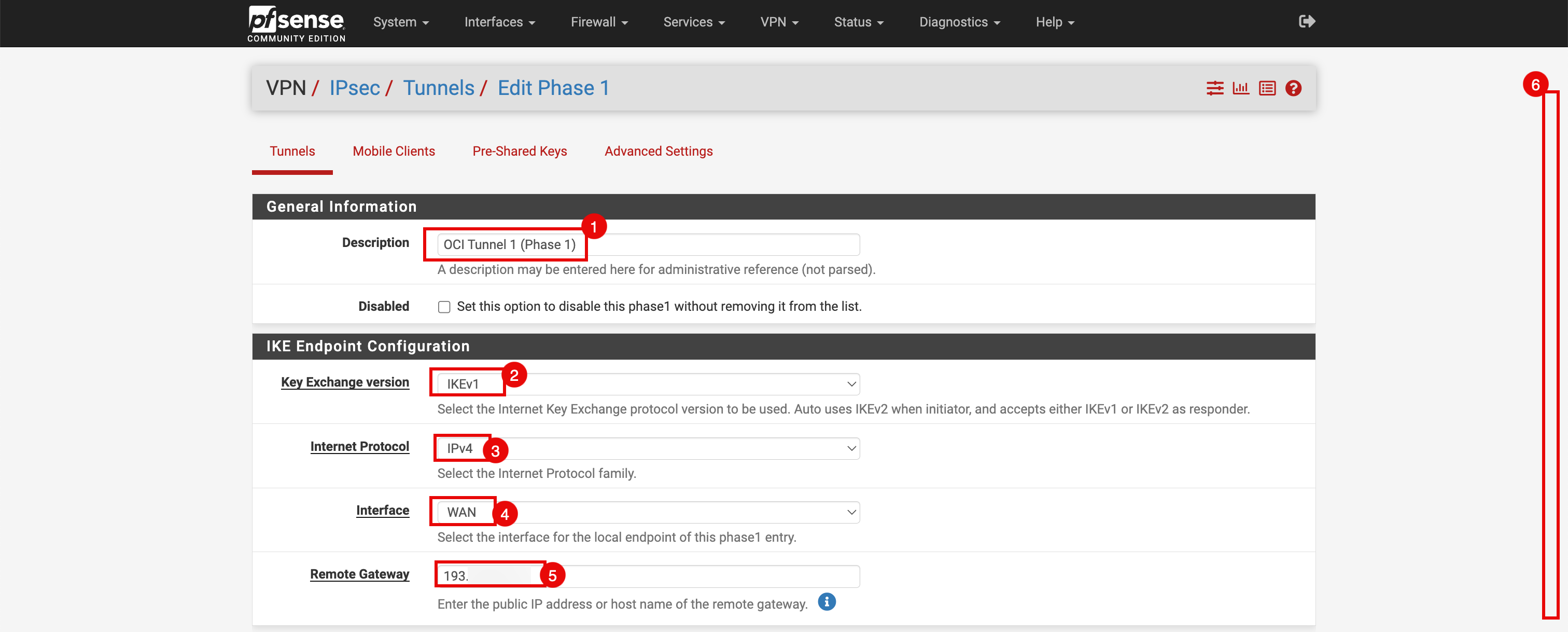

- Geben Sie eine Beschreibung ein.

- Wählen Sie unter Key Exchange-Version die Option IKEv1 aus.

- Wählen Sie unter Internet Protocol die Option IPv4 aus.

- Wählen Sie unter Schnittstelle die Option WAN aus.

- Geben Sie unter Remotegateway die öffentliche IP-Adresse ein, die von der OCI-Konsole abgerufen werden kann. Gehen Sie zu Networking, Kundenverbindung, Site-to-Site-VPN, und klicken Sie auf "VPN".

- Bildlauf nach unten.

-

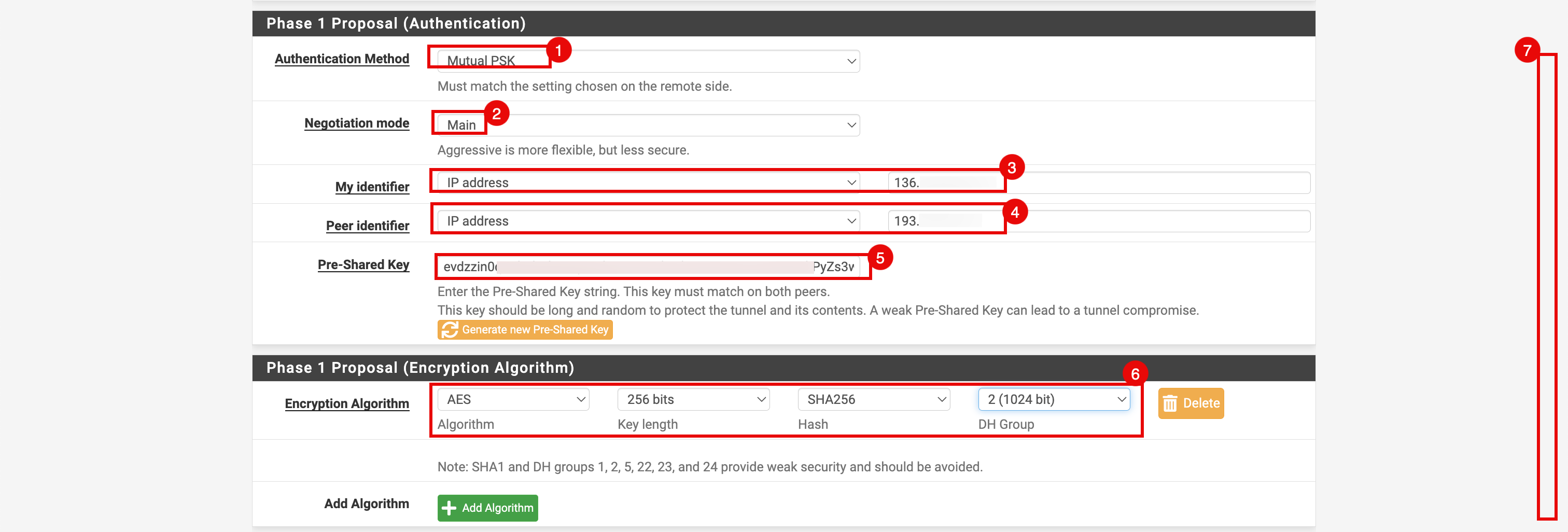

Geben Sie im Abschnitt Vorschlag Phase 1 die folgenden Informationen ein.

- Wählen Sie unter Authentifizierungsmethode die Option Gegenseitige PSK aus.

- Wählen Sie im Verhandlungsmodus die Option Hauptmenü aus.

- Wählen Sie unter Meine ID die Option IP-Adresse aus, und geben Sie Ihre lokale öffentliche IP-Adresse der On-Premise-Seite ein, die in Aufgabe 3 abgerufen wird.

- Wählen Sie unter Peer-ID die Option IP-Adresse aus, und geben Sie Ihre öffentliche Remote-IP-Adresse der OCI-Seite ein.

- Geben Sie den in Aufgabe 3 abgerufenen (Vor-)Shared Secret Key ein.

- Konfigurieren Sie den Verschlüsselungsalgorithmus:

- Algorithmus: Wählen Sie AES aus.

- Schlüssellänge: Wählen Sie 256 Bit aus.

- Hash: Wählen Sie SHA256 aus.

- DH-Gruppe: Wählen Sie 2 (1024 Bit) aus. - Scrollen Sie nach unten.

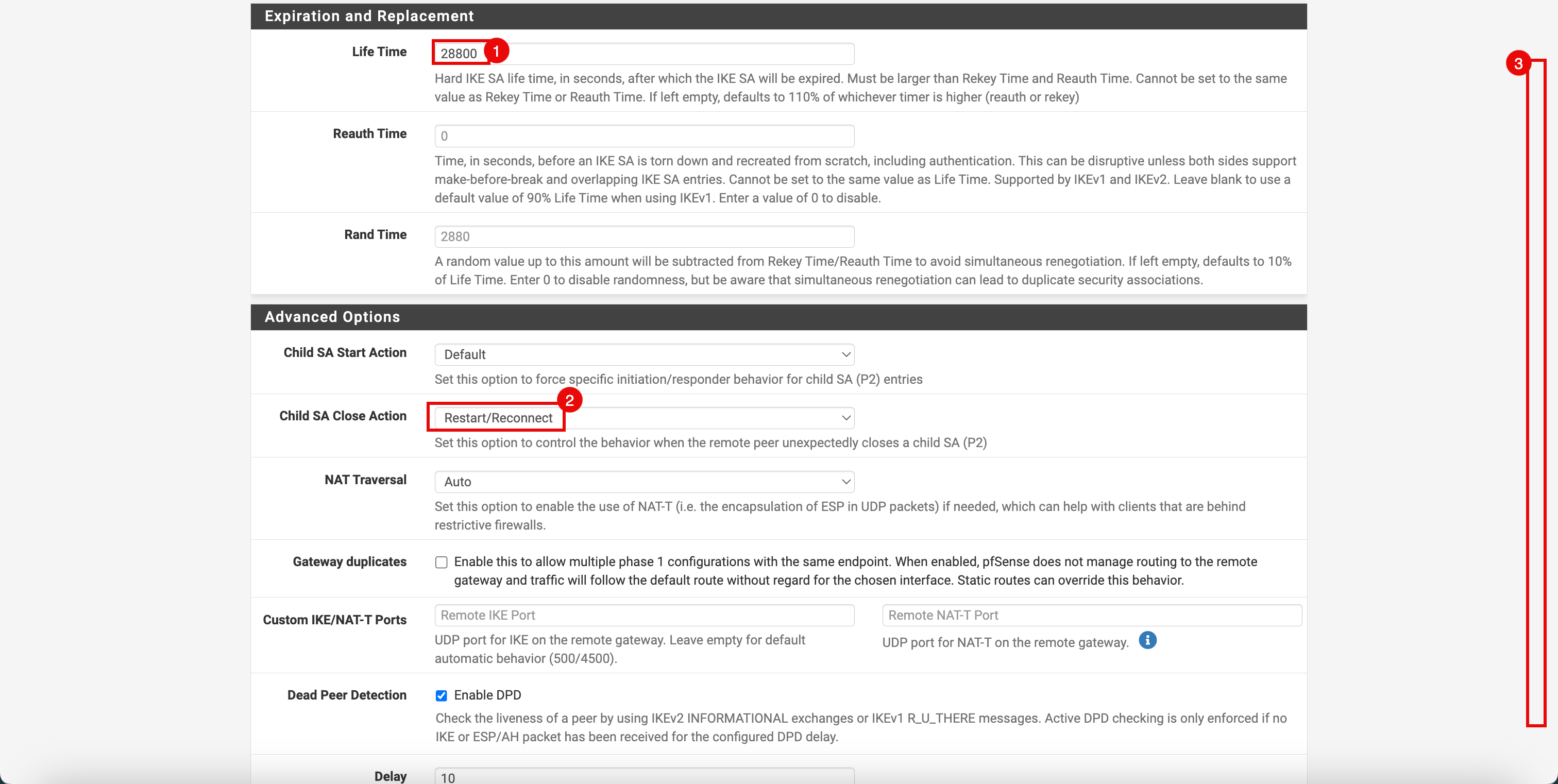

- Geben Sie unter Nutzungsdauer

28800Sekunden ein. - Wählen Sie unter Schließaktion für untergeordneten Servicevertrag die Option Neu starten/Neu verbinden aus.

- Bildlauf nach unten.

-

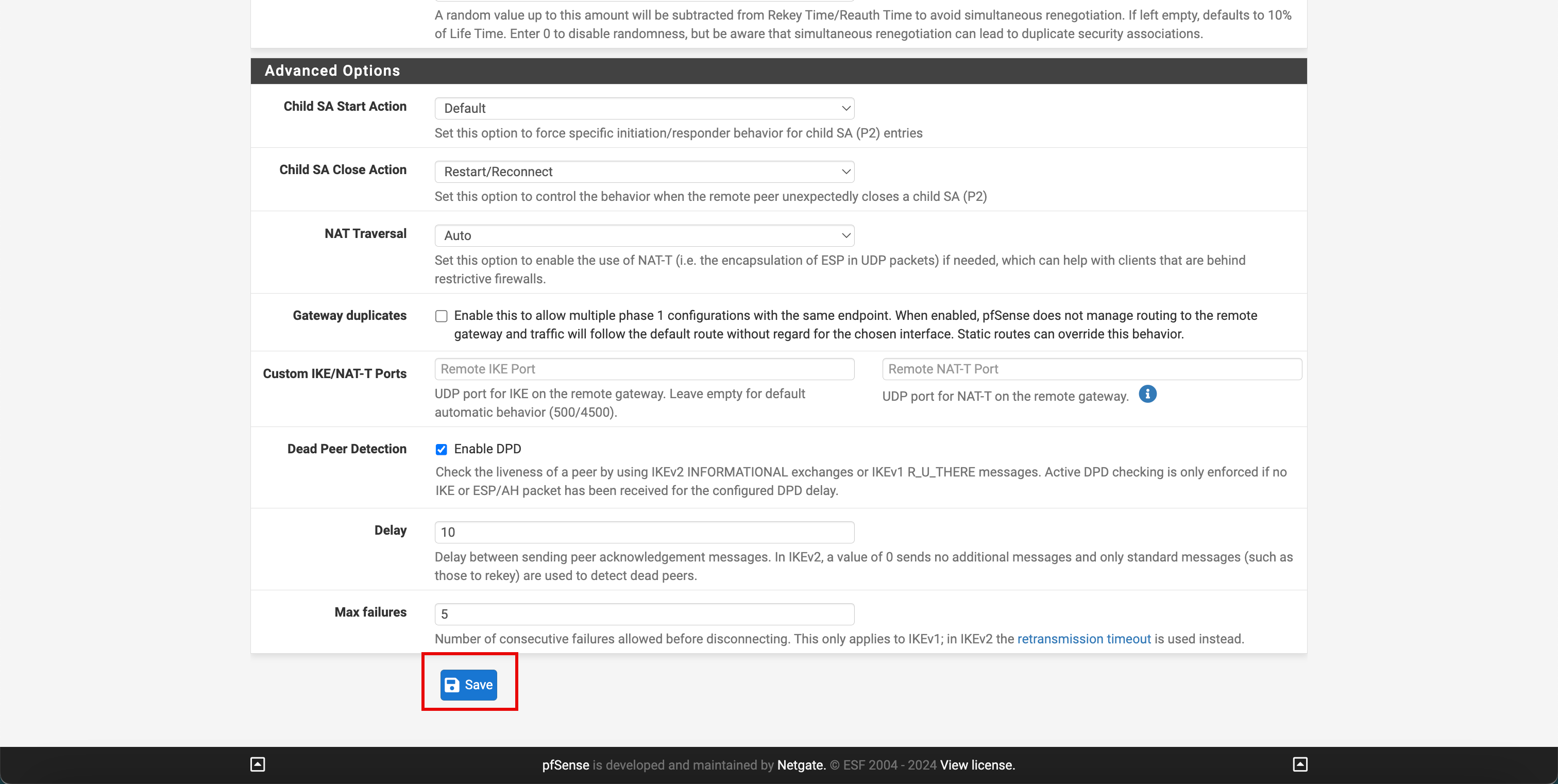

Klicken Sie auf Speichern.

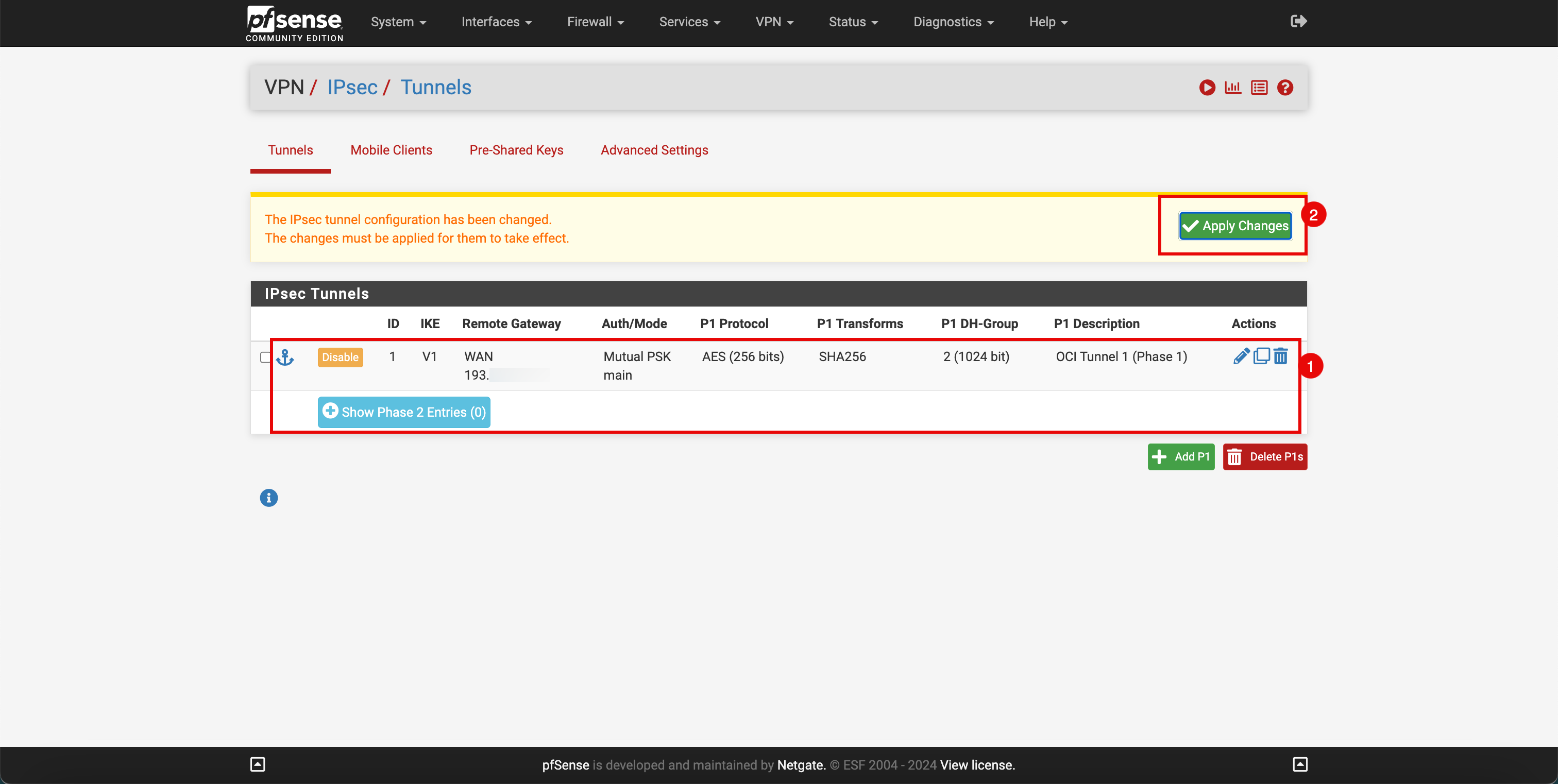

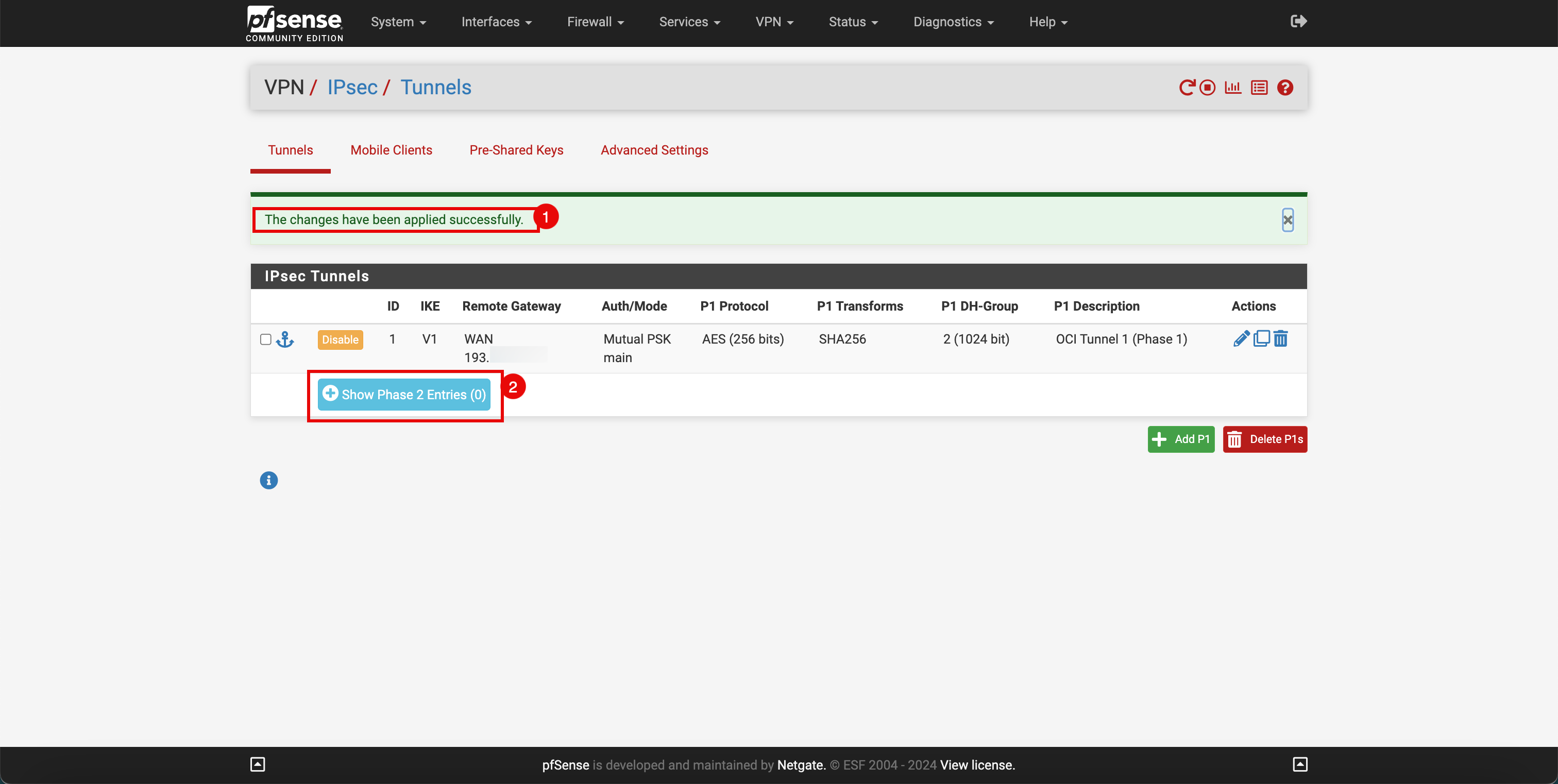

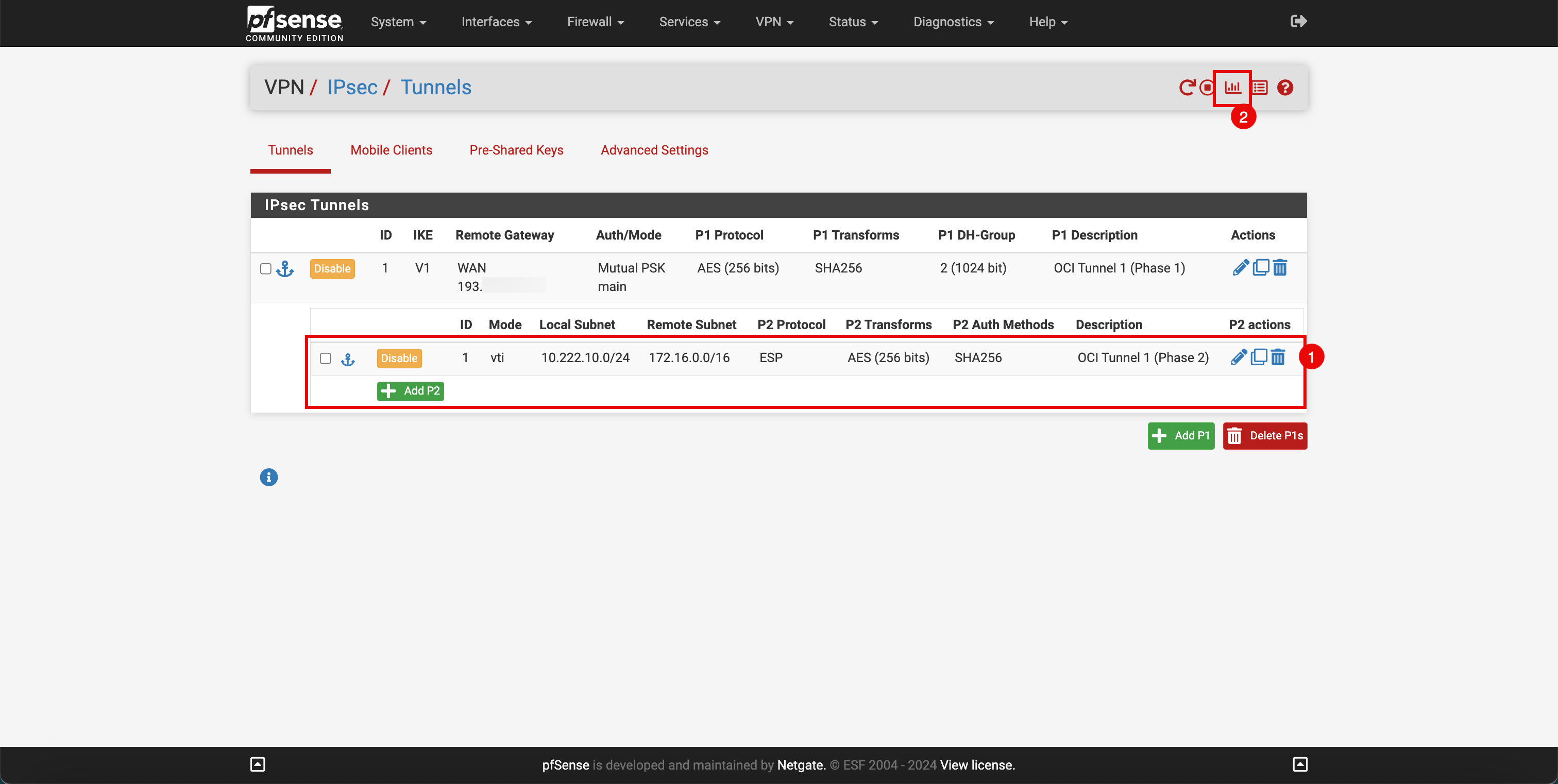

- Beachten Sie, dass die IPSec-Konfiguration der Phase 1 konfiguriert wurde.

- Klicken Sie auf Änderungen anwenden, um die Änderungen zu speichern.

- Beachten Sie, dass die Änderungen erfolgreich angewendet wurden.

- Klicken Sie auf Einträge der Phase 2 anzeigen.

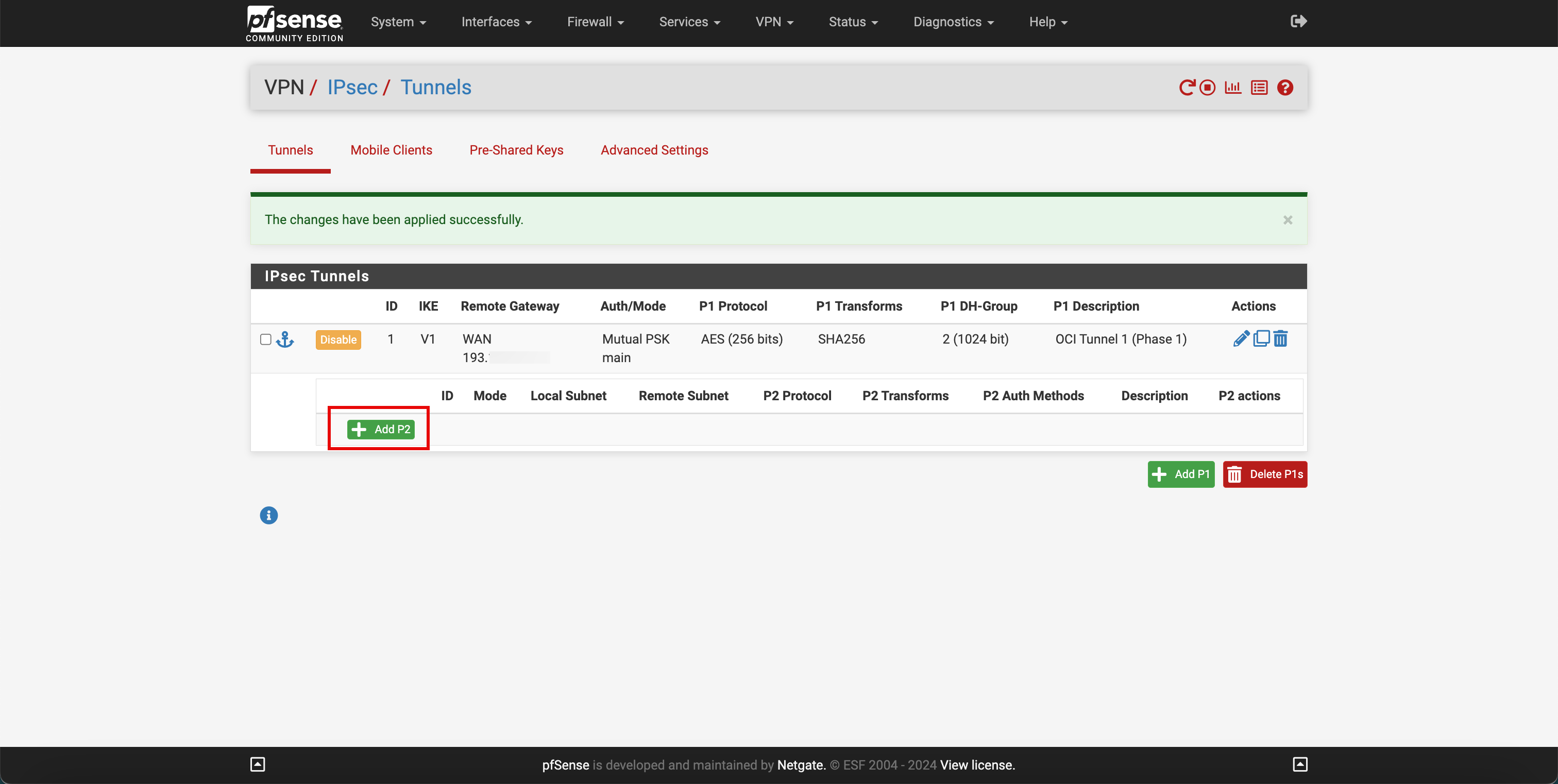

Aufgabe 5.2: IPSec-Tunnel erstellen (Phase 2 IPSec)

-

Klicken Sie auf + "Add P2".

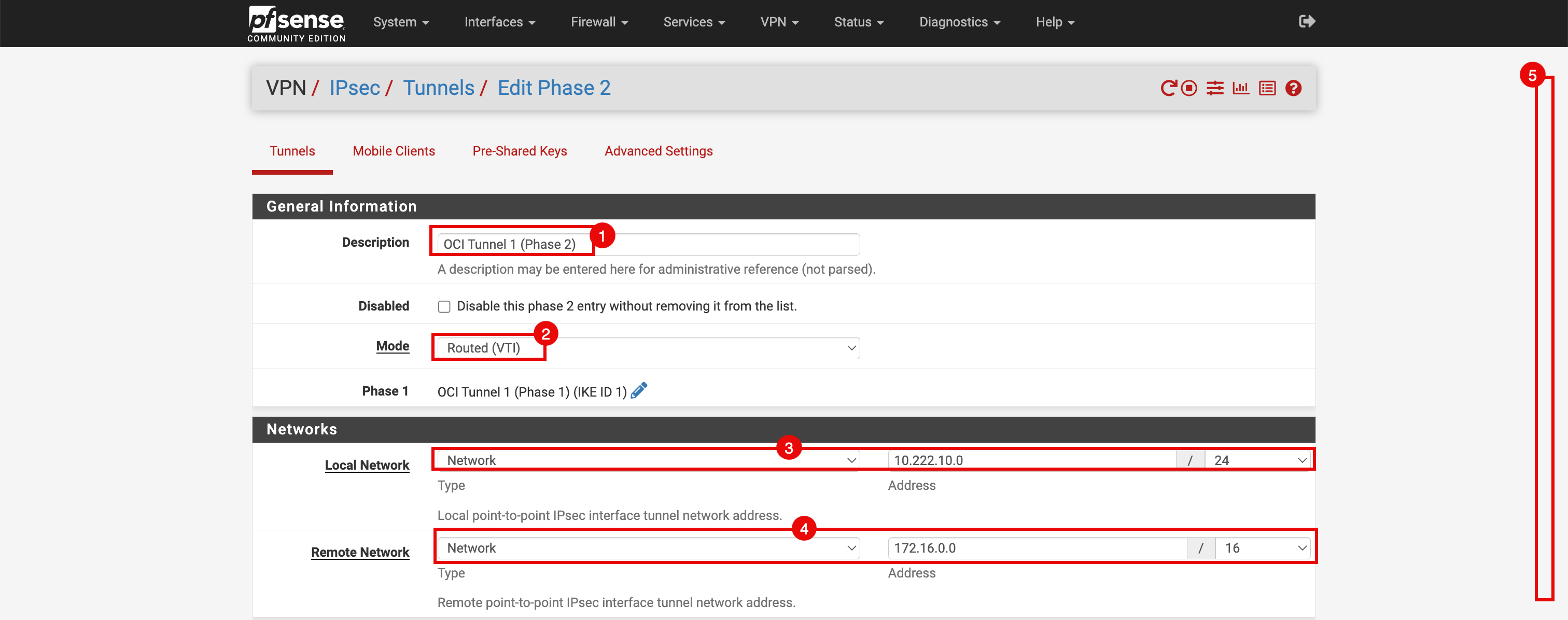

- Geben Sie eine Beschreibung ein.

- Wählen Sie unter Modus die Option Weitergeleitet (VTI) aus.

- Wählen Sie das lokale (On-Premise-)Netzwerk aus.

- Wählen Sie das Remote-(OCI-)Netzwerk aus.

- Bildlauf nach unten.

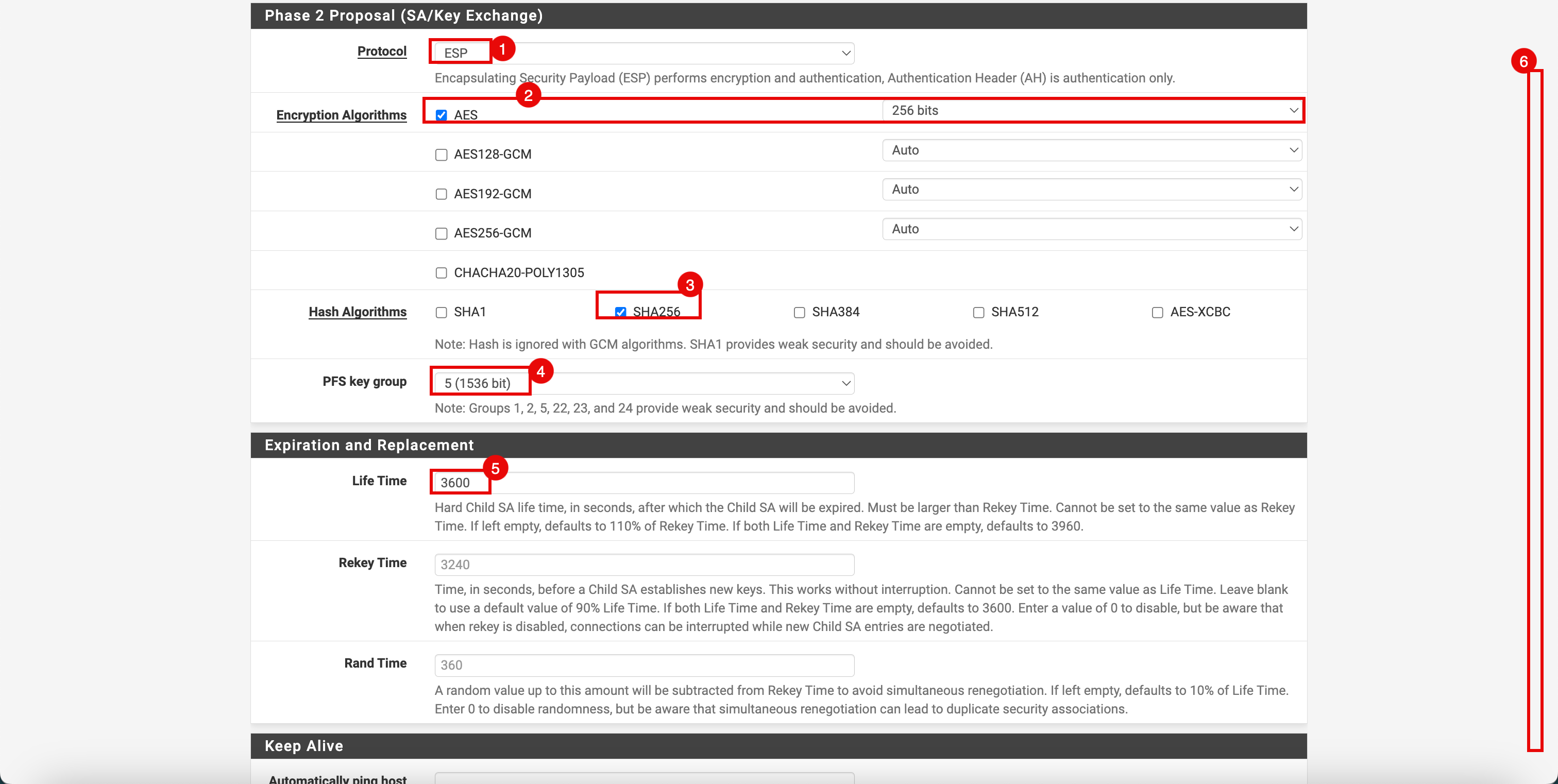

- Wählen Sie unter Protokoll die Option ESP aus.

- Wählen Sie unter Verschlüsselungsalgorithmus die Option AES 256-Bits aus.

- Wählen Sie unter Hash-Algorithmus die Option SHA256 aus.

- Wählen Sie unter PFS-Schlüsselgruppe die Option 5 (1536 Bit) aus.

- Geben Sie unter Nutzungsdauer 3600 Sekunden ein.

- Bildlauf nach unten.

-

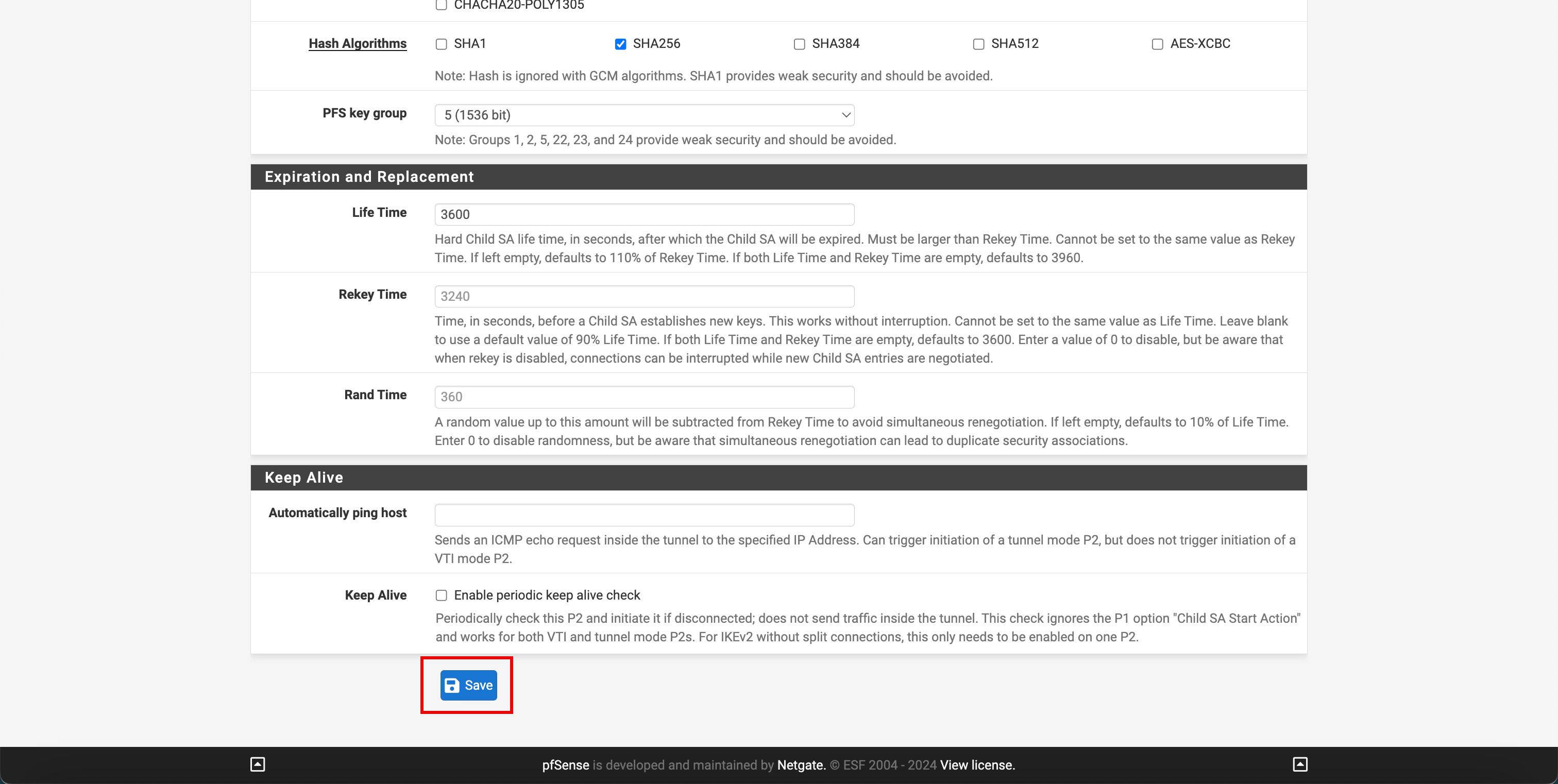

Klicken Sie auf Speichern.

- Beachten Sie, dass die IPSec-Konfiguration der Phase 1 konfiguriert wurde.

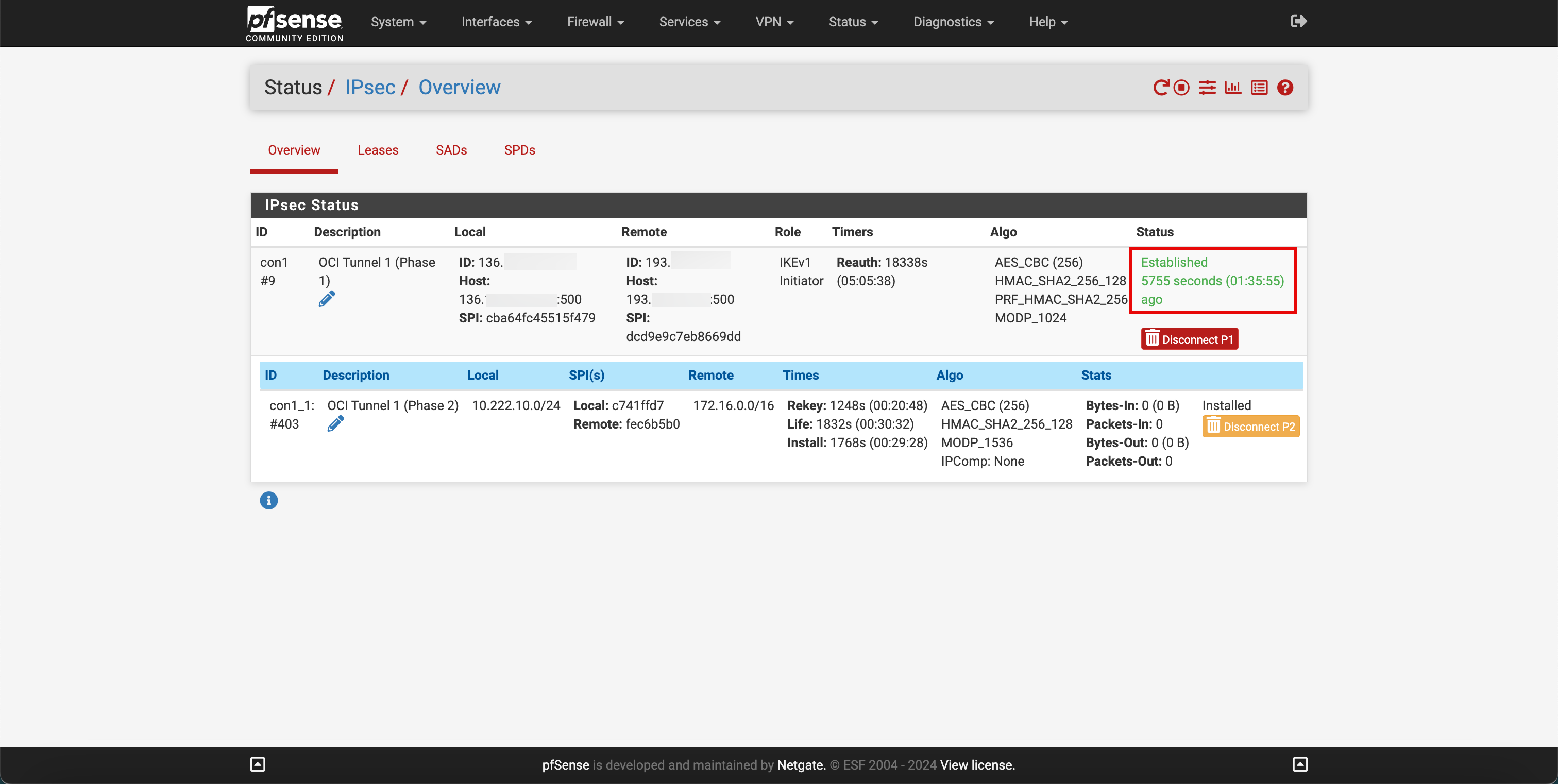

- Klicken Sie auf die Statistiken.

-

Beachten Sie, dass der Status Established lautet.

-

Prüfen wir den Tunnelstatus auf OCI-Seite. Gehen Sie zur OCI-Konsole, navigieren Sie zu Networking, Kundenkonnektivität, Site-to-Site-VPN, und klicken Sie auf das VPN. Beachten Sie, dass der IPSec-Status des ersten Tunnels Hochgefahren lautet.

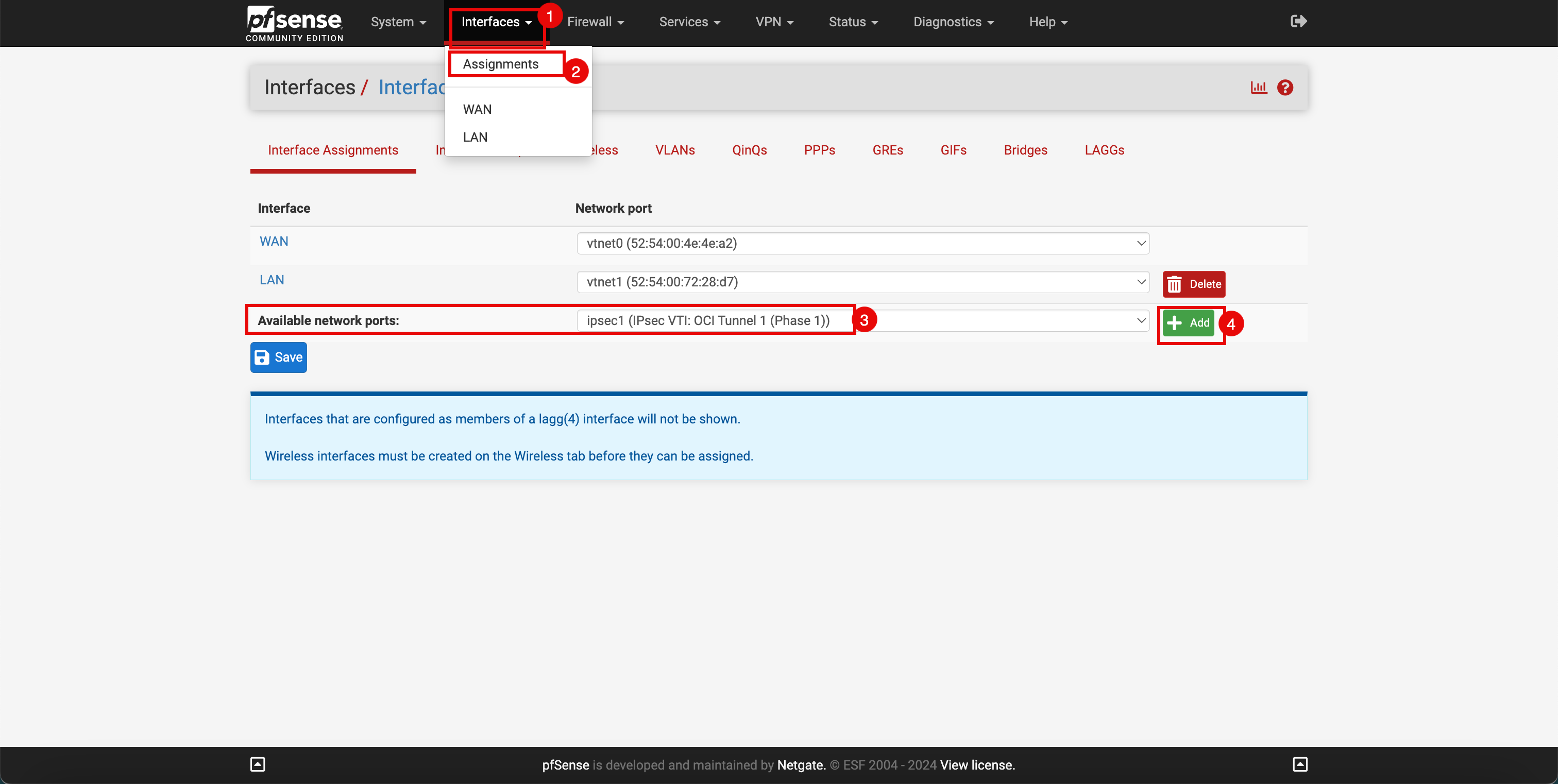

Aufgabe 5.3: Tunnelschnittstelle aktivieren

-

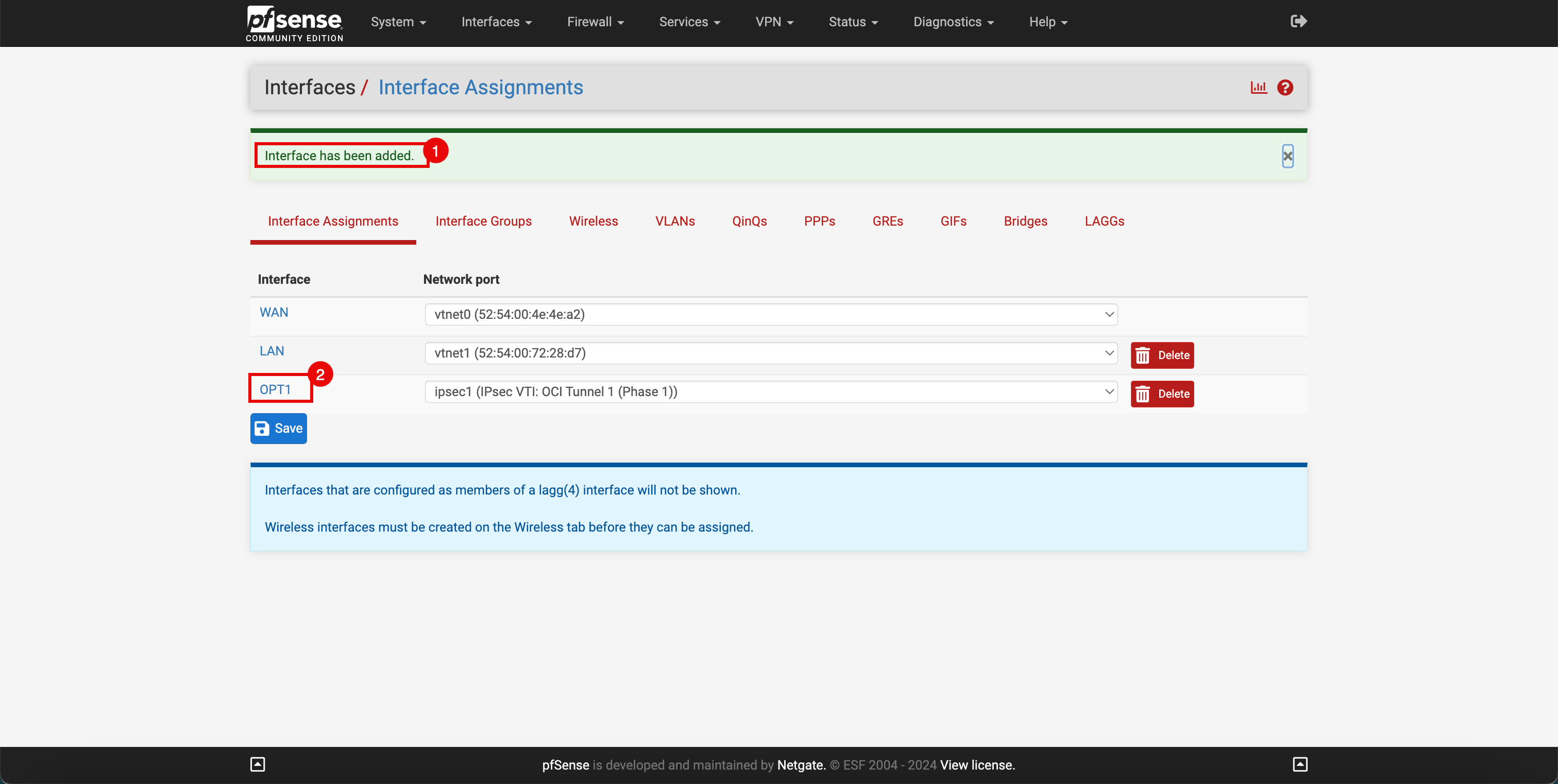

Wir müssen die Tunnelschnittstellen auf On-Premises-Seite aktivieren. Gehen Sie zum pfSense-Portal.

- Klicken Sie auf das Dropdown-Menü Schnittstellen.

- Klicken Sie auf Zuweisungen.

- Beachten Sie, dass eine neue VTI-Schnittstelle verfügbar ist.

- Klicken Sie auf + Hinzufügen, um die Schnittstelle hinzuzufügen.

- Beachten Sie, dass die Schnittstelle hinzugefügt wurde.

- Klicken Sie auf die hinzugefügte Tunnelschnittstelle (

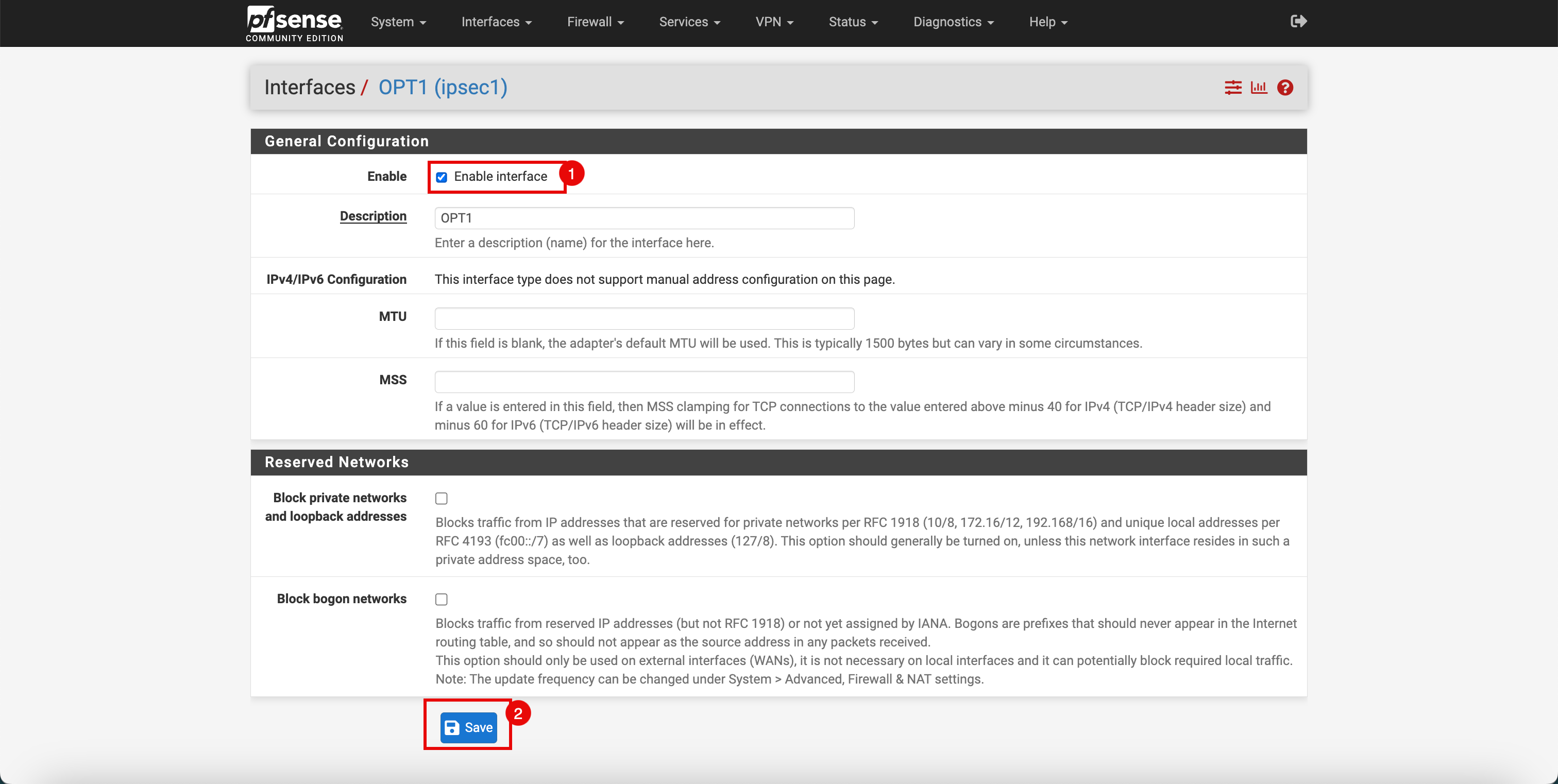

OPT1).

- Wählen Sie Schnittstelle aktivieren, um die Schnittstelle zu aktivieren.

- Klicken Sie auf Speichern.

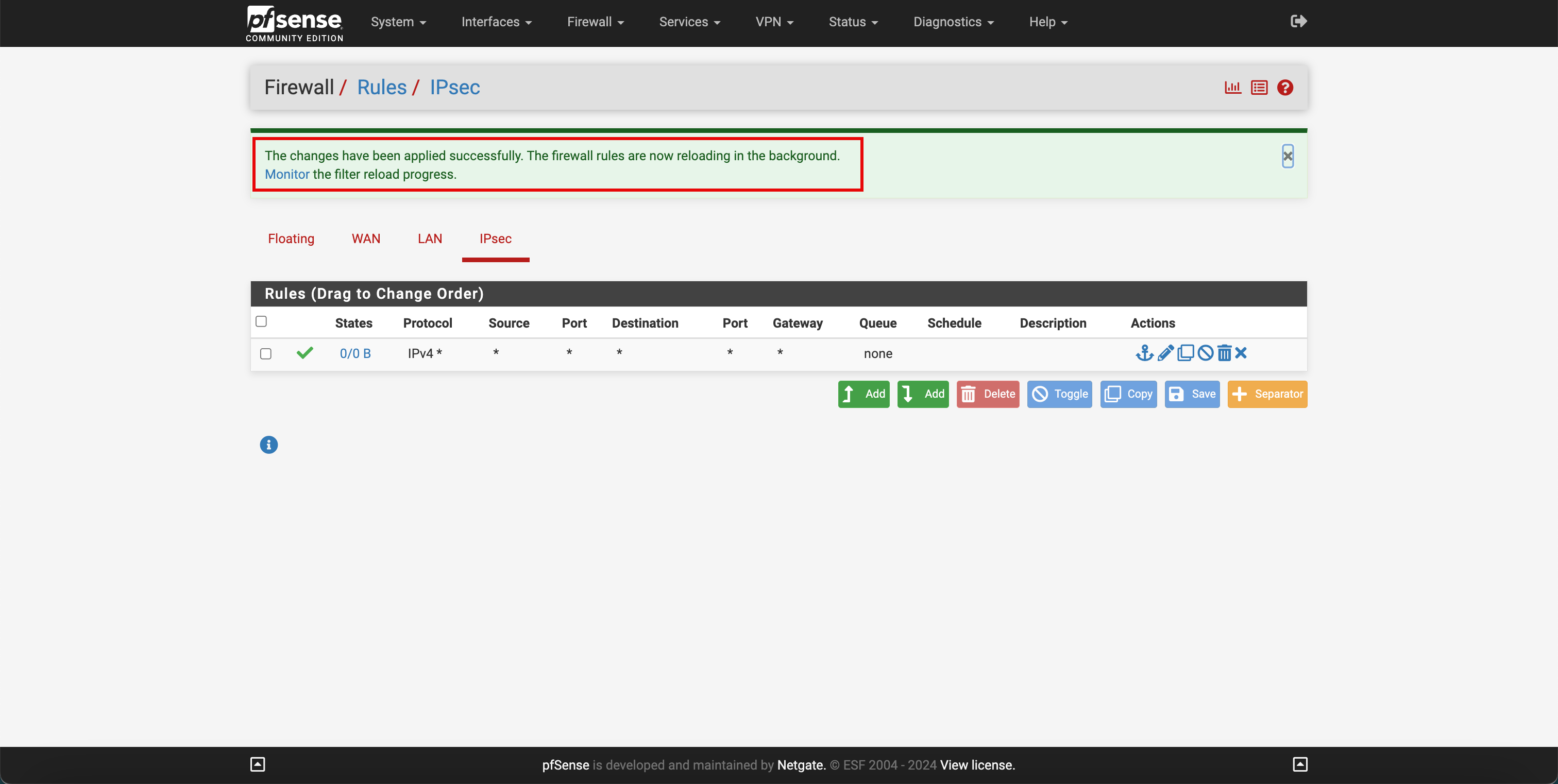

Aufgabe 5.4: Firewallregeln für IPSec öffnen

-

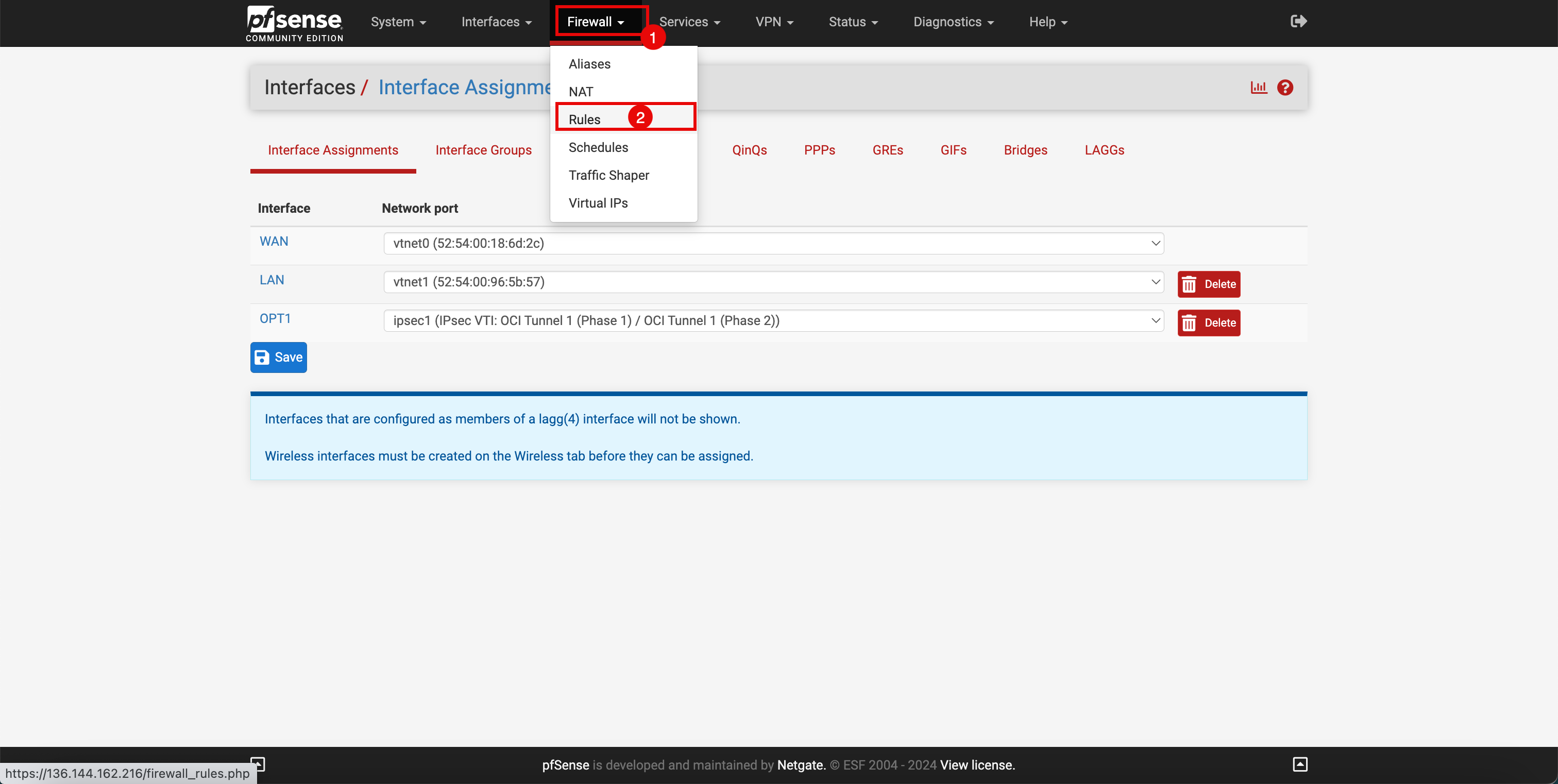

Um zuzulassen, dass IPSec-Traffic durch den Tunnel fließen kann, müssen Sie einige Firewallregeln hinzufügen.

- Klicken Sie auf das Dropdown-Menü Firewall.

- Klicken Sie auf Regeln.

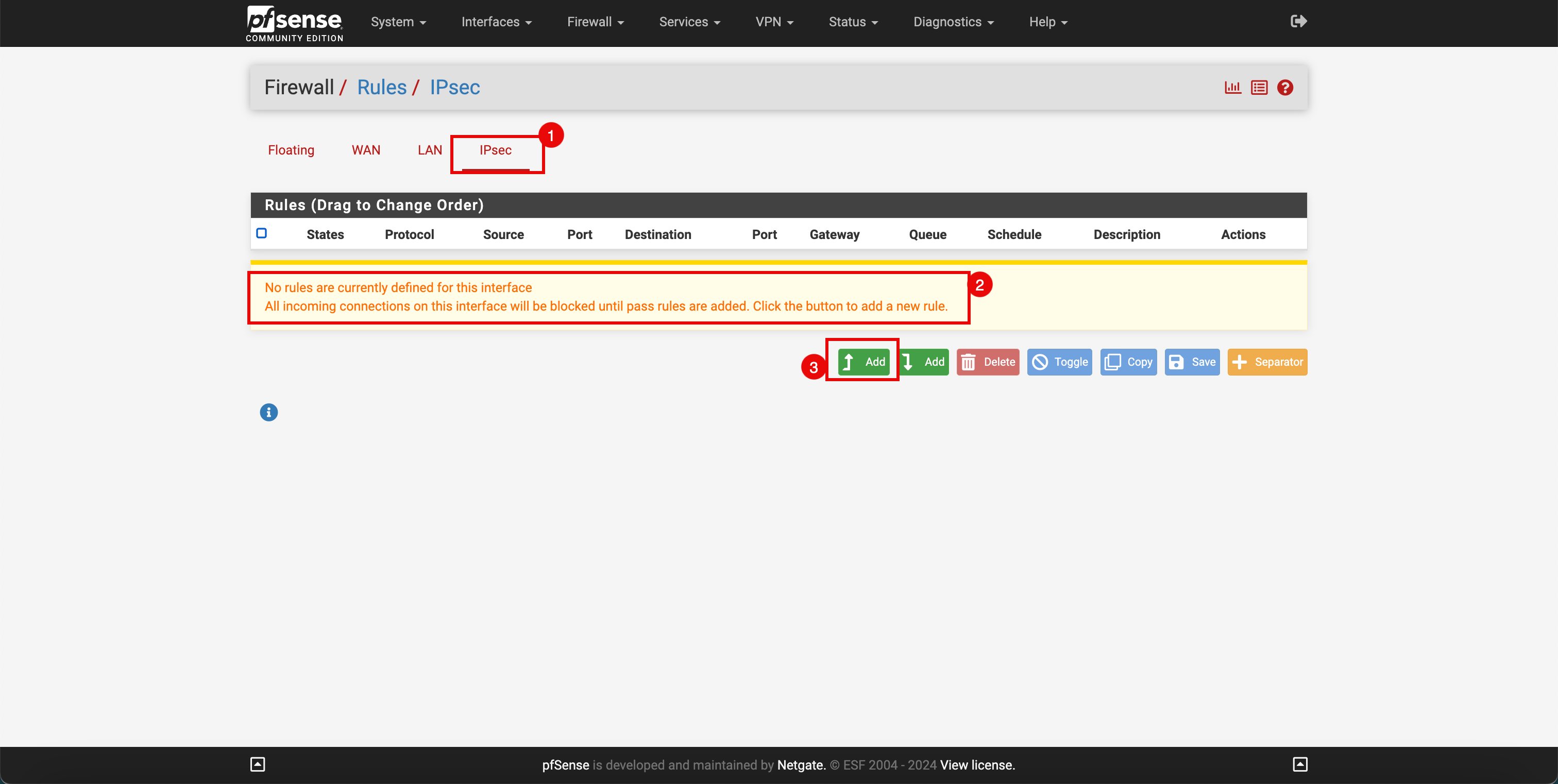

- Klicken Sie auf IPSec.

- Beachten Sie, dass keine Firewallregeln für IPSec vorhanden sind.

- Klicken Sie auf Hinzufügen.

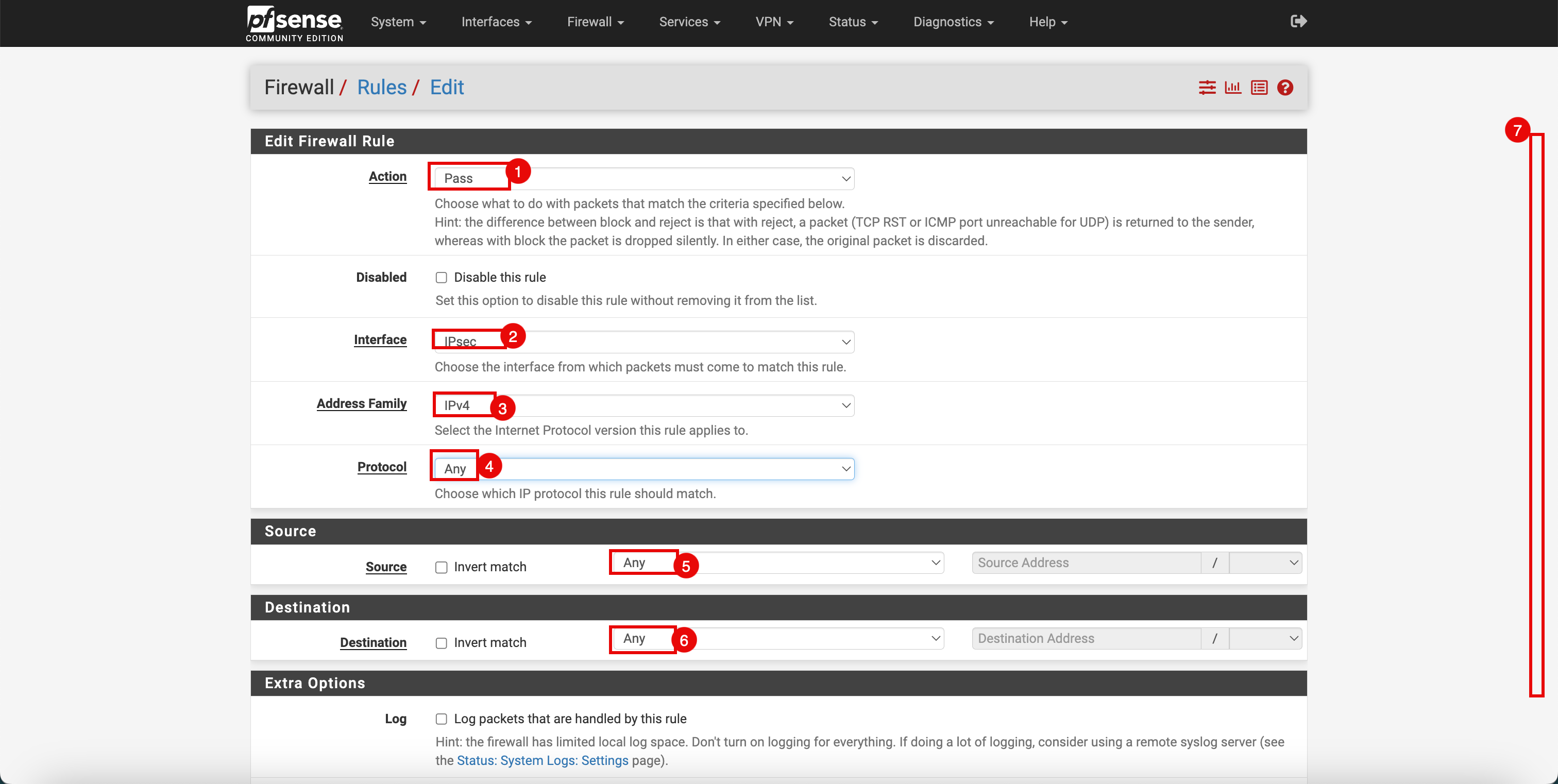

-

Geben Sie folgende Informationen ein.

- Aktion: Wählen Sie Kennwort aus.

- Schnittstelle: Wählen Sie IPSec aus.

- Adressfamilie: Wählen Sie IPv4 aus.

- Protokoll: Wählen Sie Beliebig aus.

- Quelle: Wählen Sie Beliebig aus.

- Ziel: Wählen Sie Beliebige.

- Bildlauf nach unten.

-

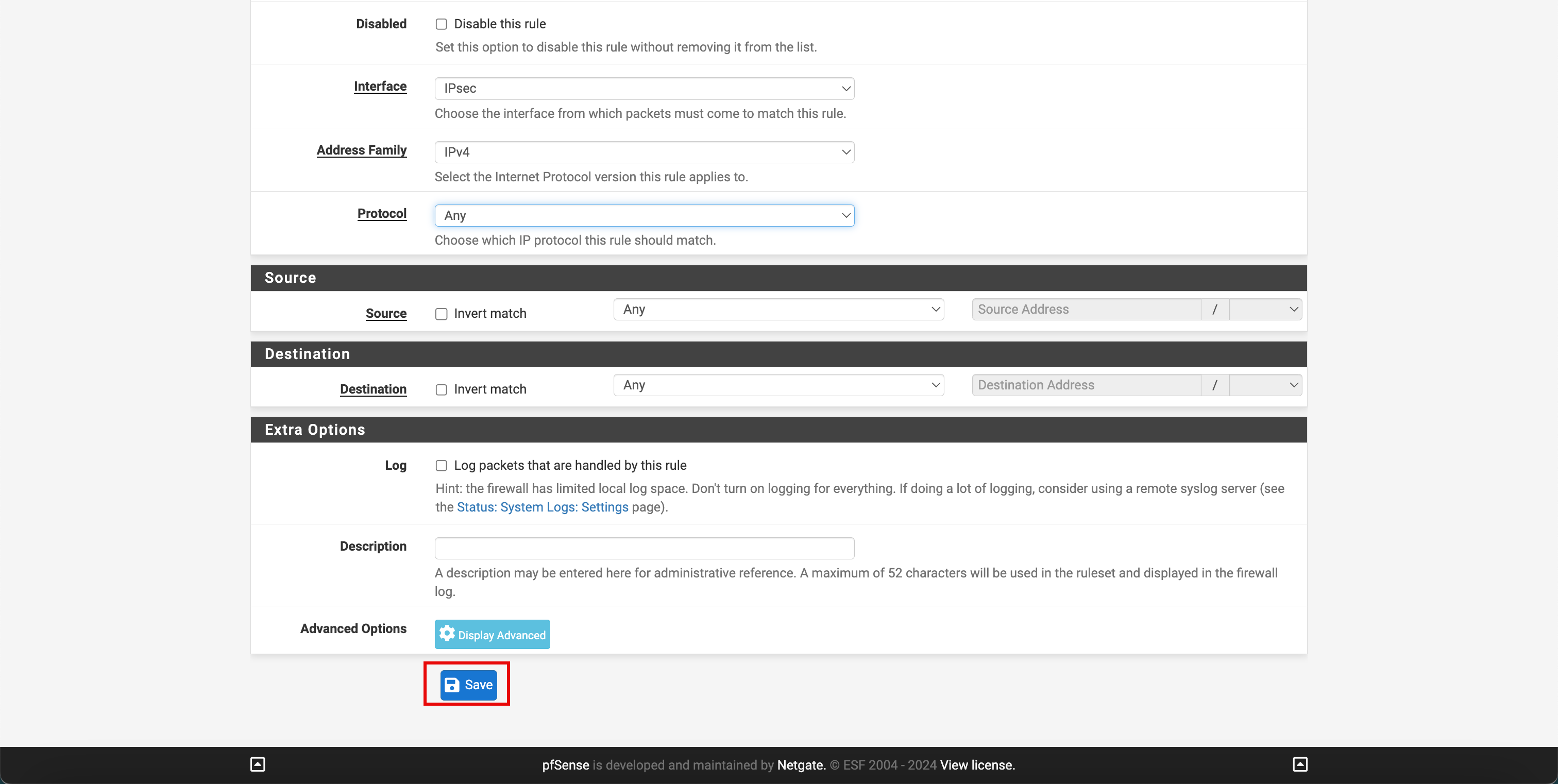

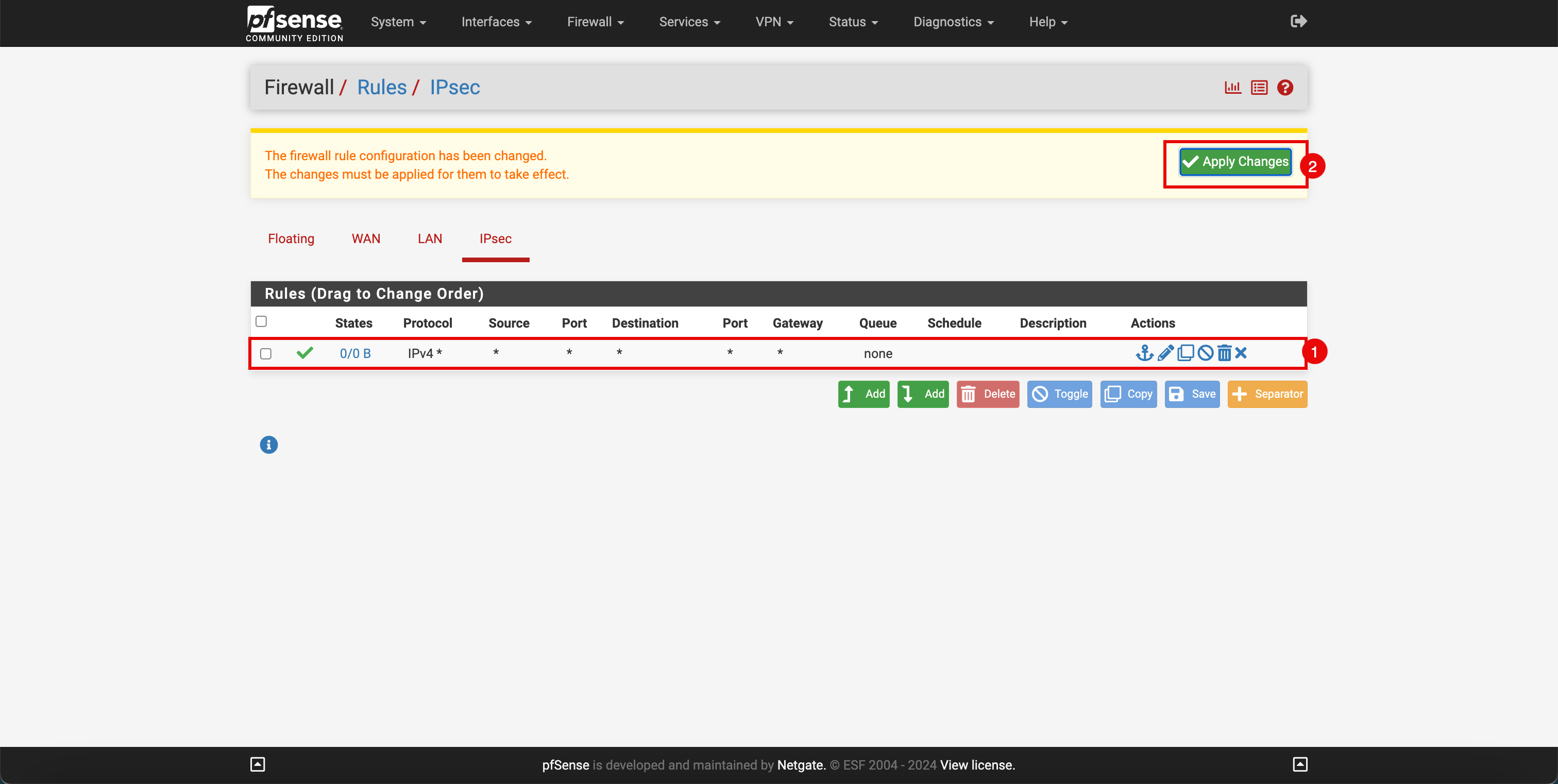

Klicken Sie auf Speichern.

- Beachten Sie, dass die neue Regel vorhanden ist.

- Klicken Sie auf Änderungen anwenden, um die Änderungen zu speichern.

-

Beachten Sie, dass die Änderungen erfolgreich angewendet wurden.

Aufgabe 5.5: IPSec-Routing konfigurieren

In dieser Aufgabe konfigurieren wir das Routing, sodass die Firewall pfSense weiß, wie sie das OCI-Netzwerk über den IPSec-Tunnel und die Schnittstelle OPT1 erreicht.

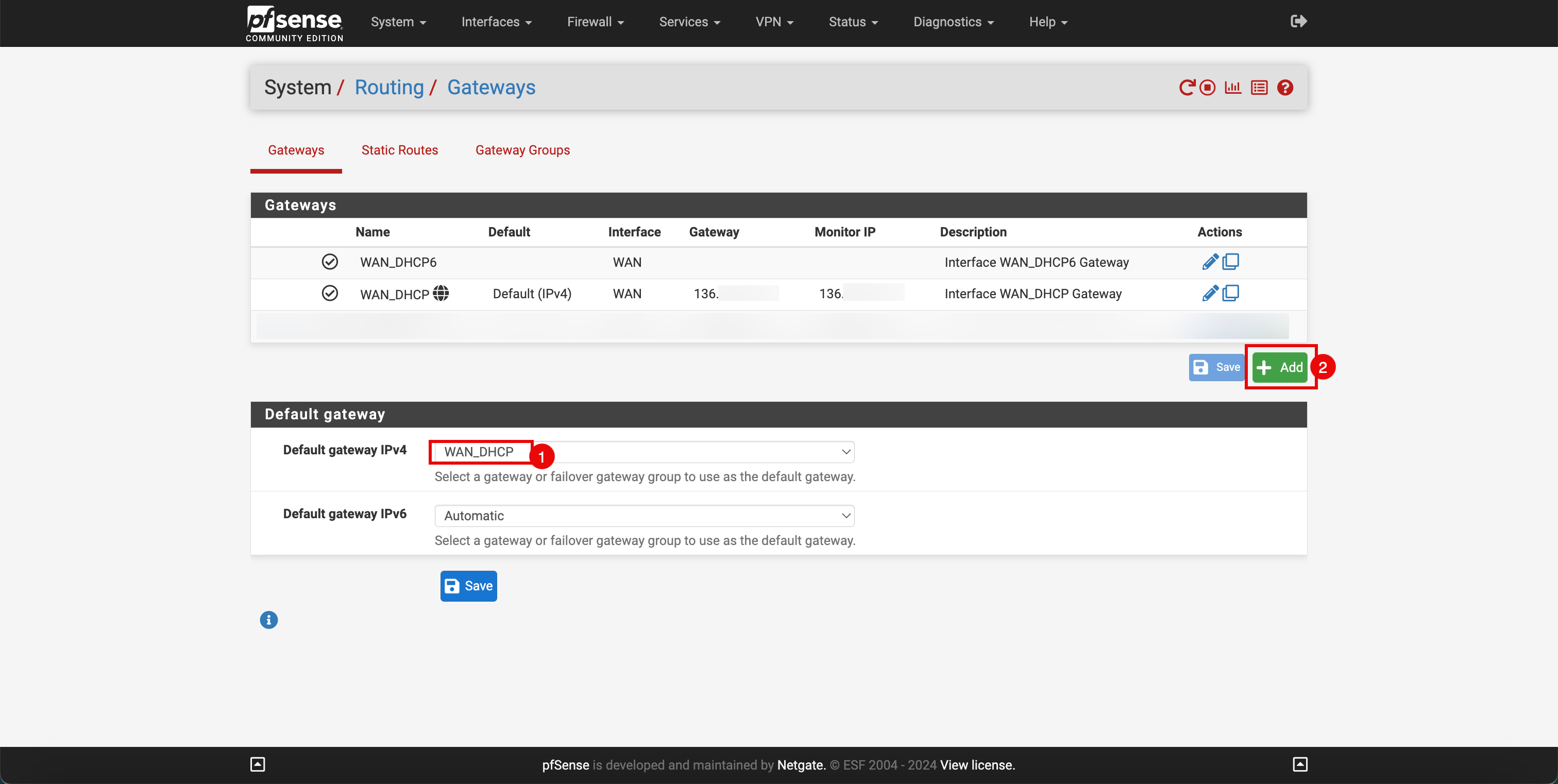

-

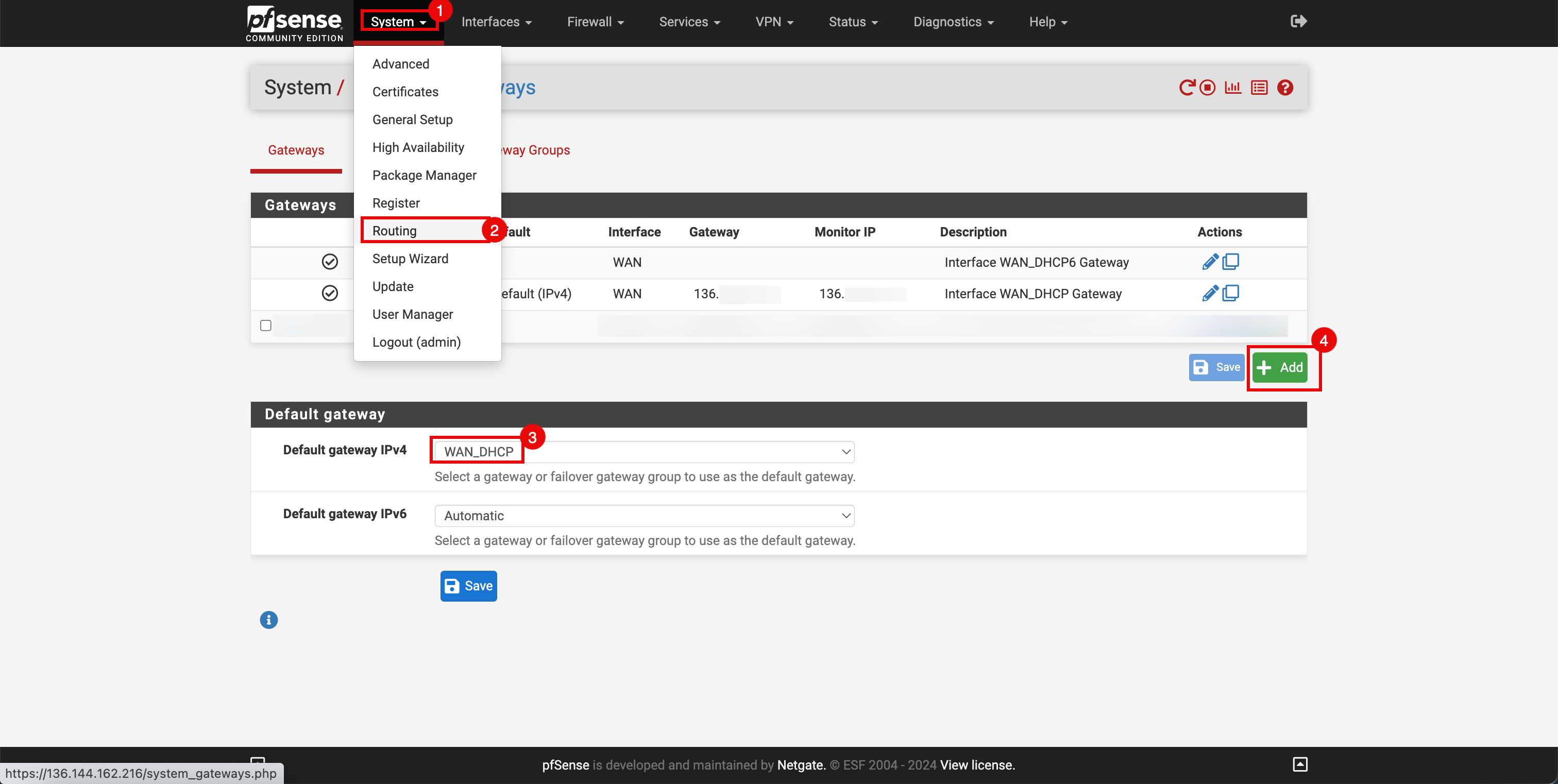

Gehen Sie zum pfSense-Portal.

- Klicken Sie auf das Dropdown-Menü System.

- Klicken Sie auf Routing.

- Wählen Sie unter Standardgateway IPv4 das

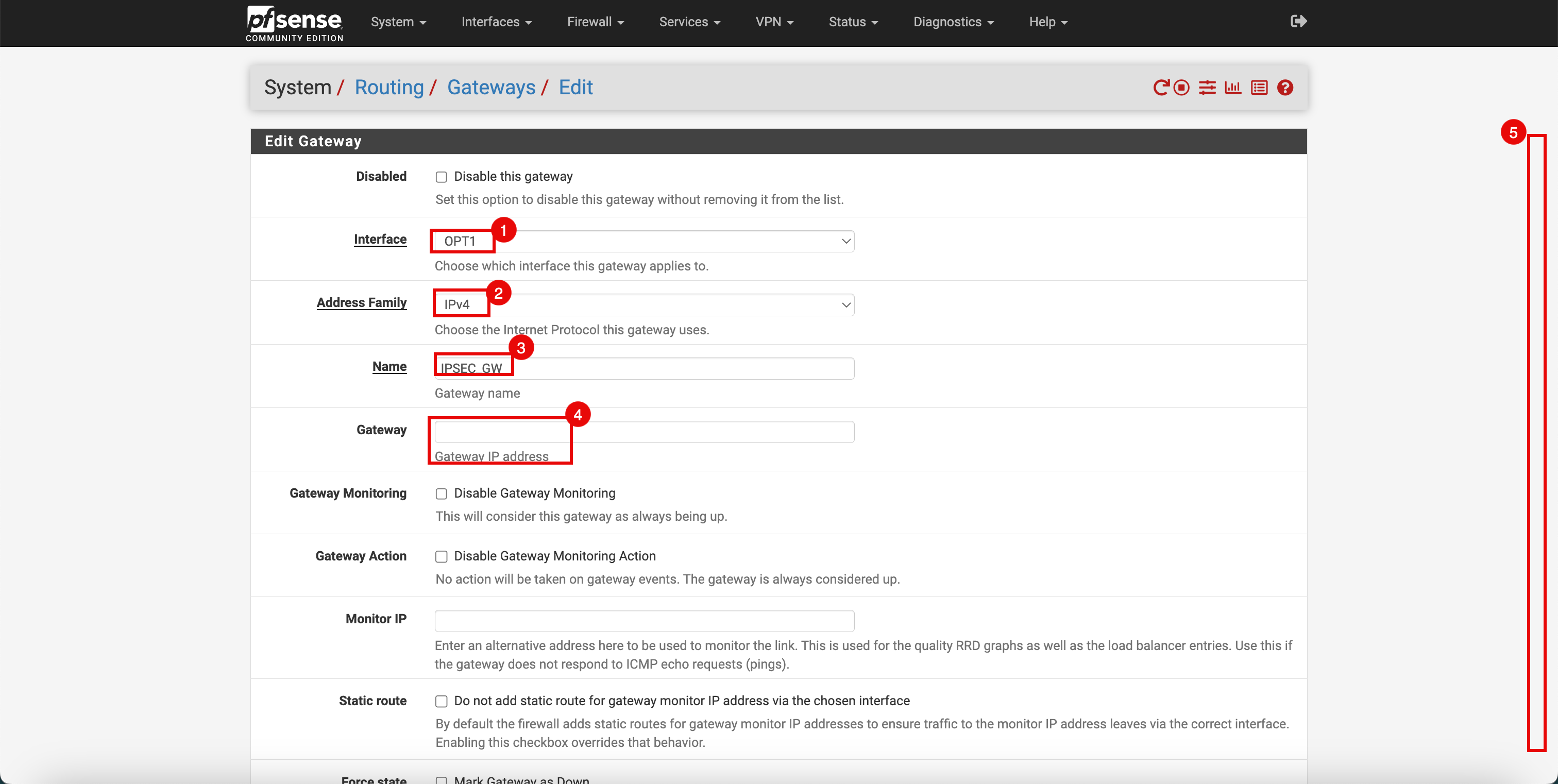

WAN_DHCPoder das Standardgateway aus, das Sie als erste Priorität verwenden möchten. - Klicken Sie auf + Hinzufügen, um ein neues Gateway hinzuzufügen.

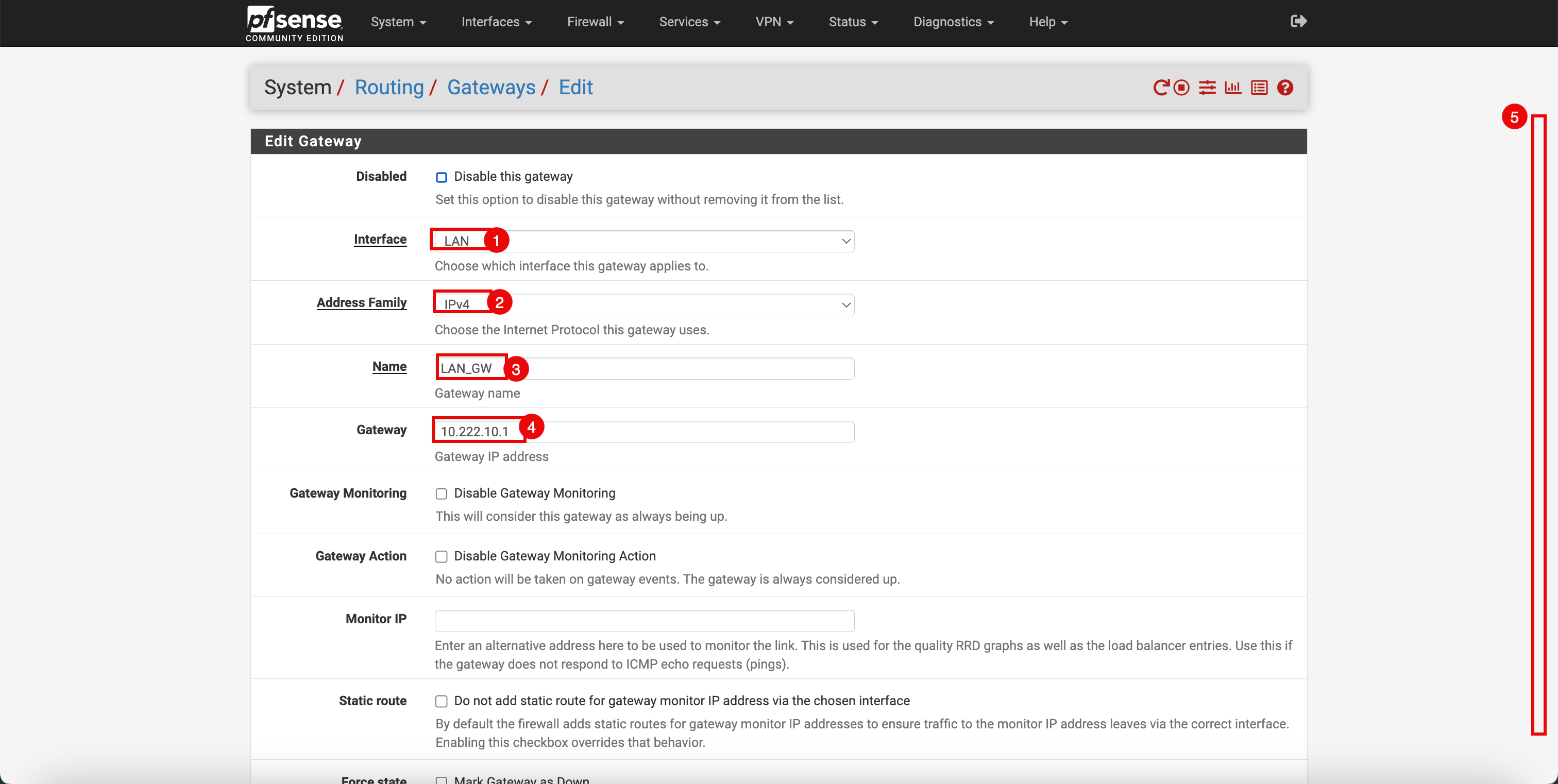

- Wählen Sie unter Schnittstelle die Option

OPT1(Tunnelschnittstelle) aus. - Wählen Sie unter Adressfamilie die Option

IPv4aus. - Name eingeben.

- Geben Sie unter Gateway keine IP-Adresse an, lassen Sie das Feld leer.

- Bildlauf nach unten.

-

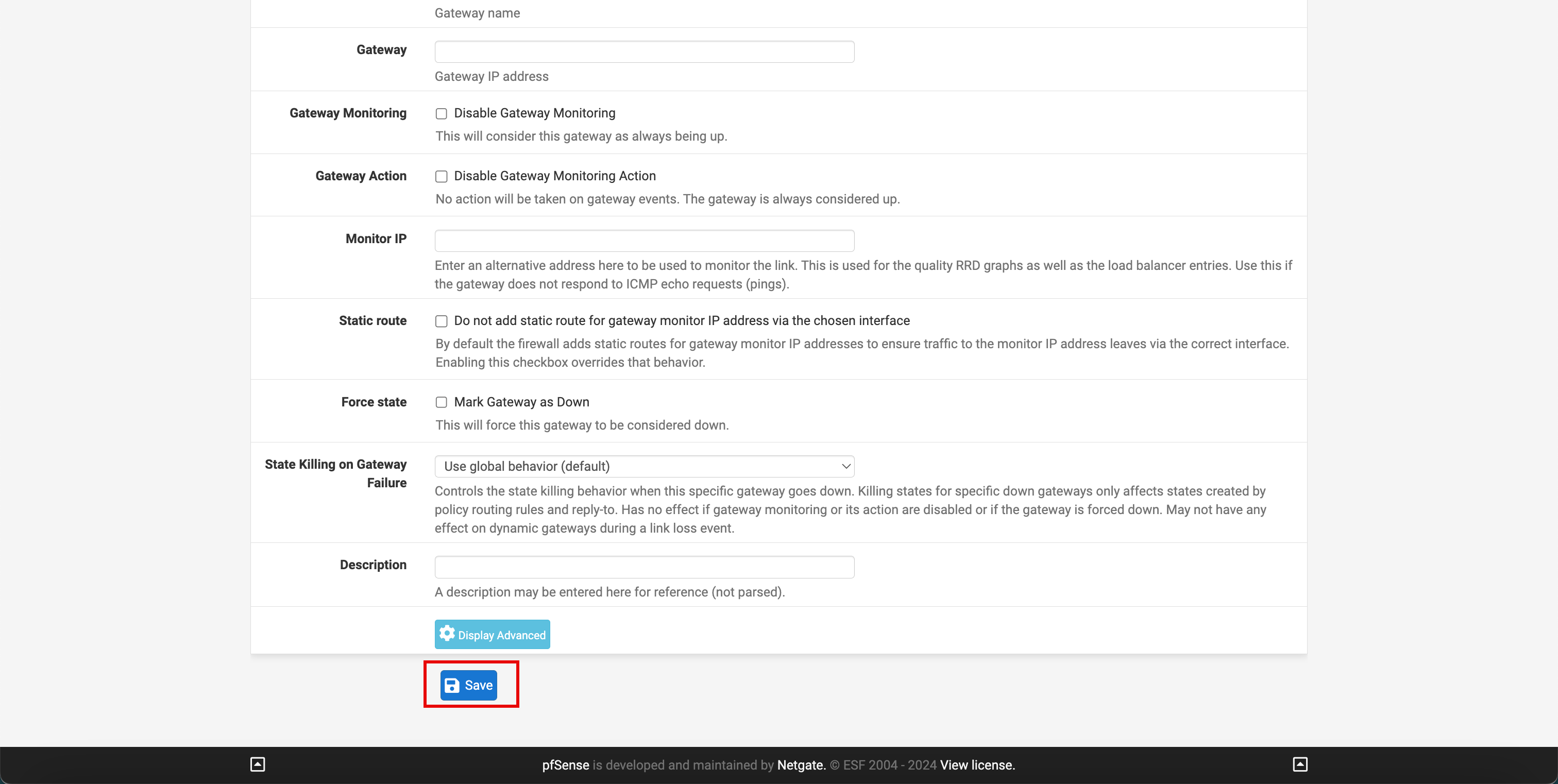

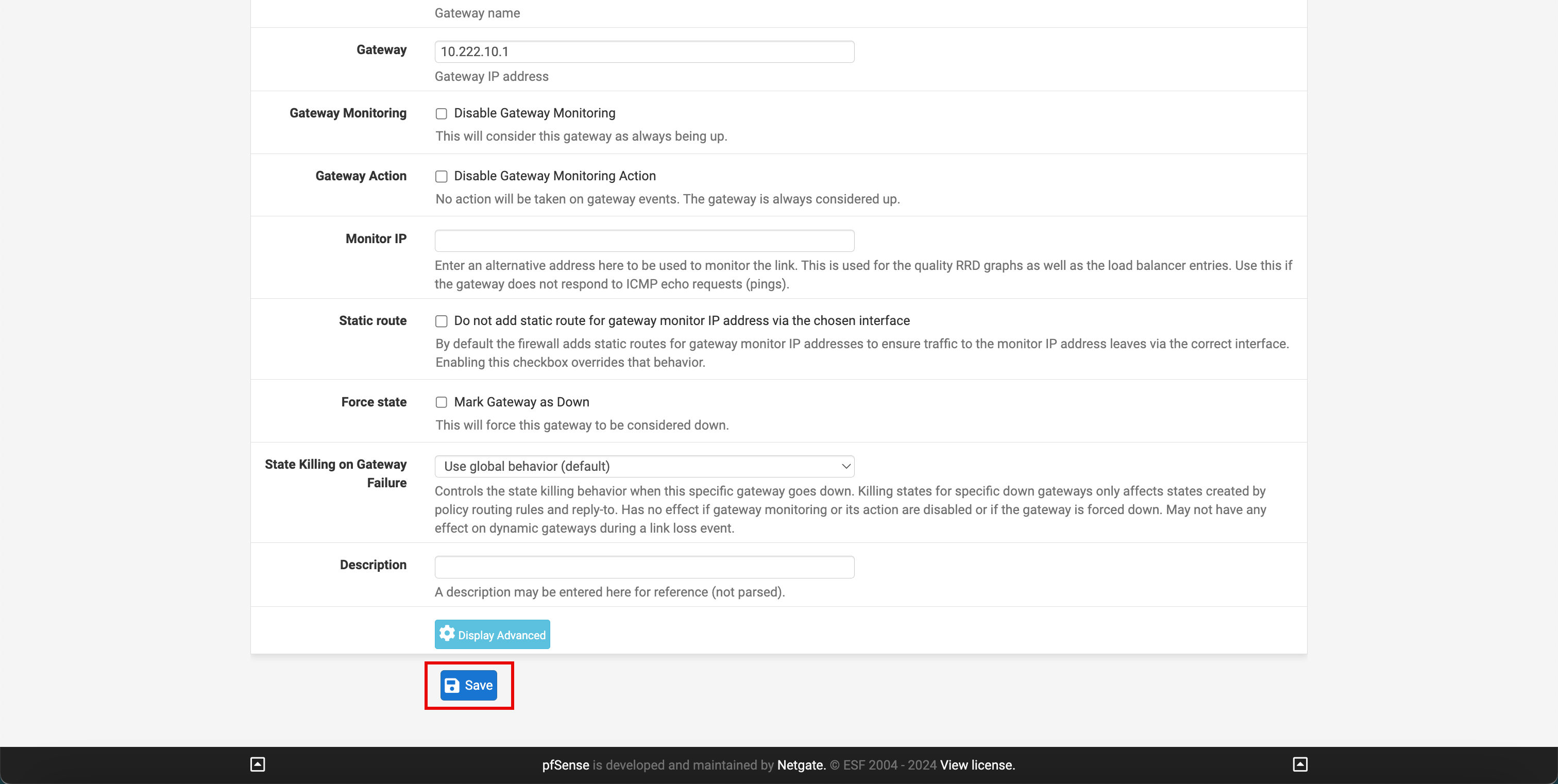

Klicken Sie auf Speichern.

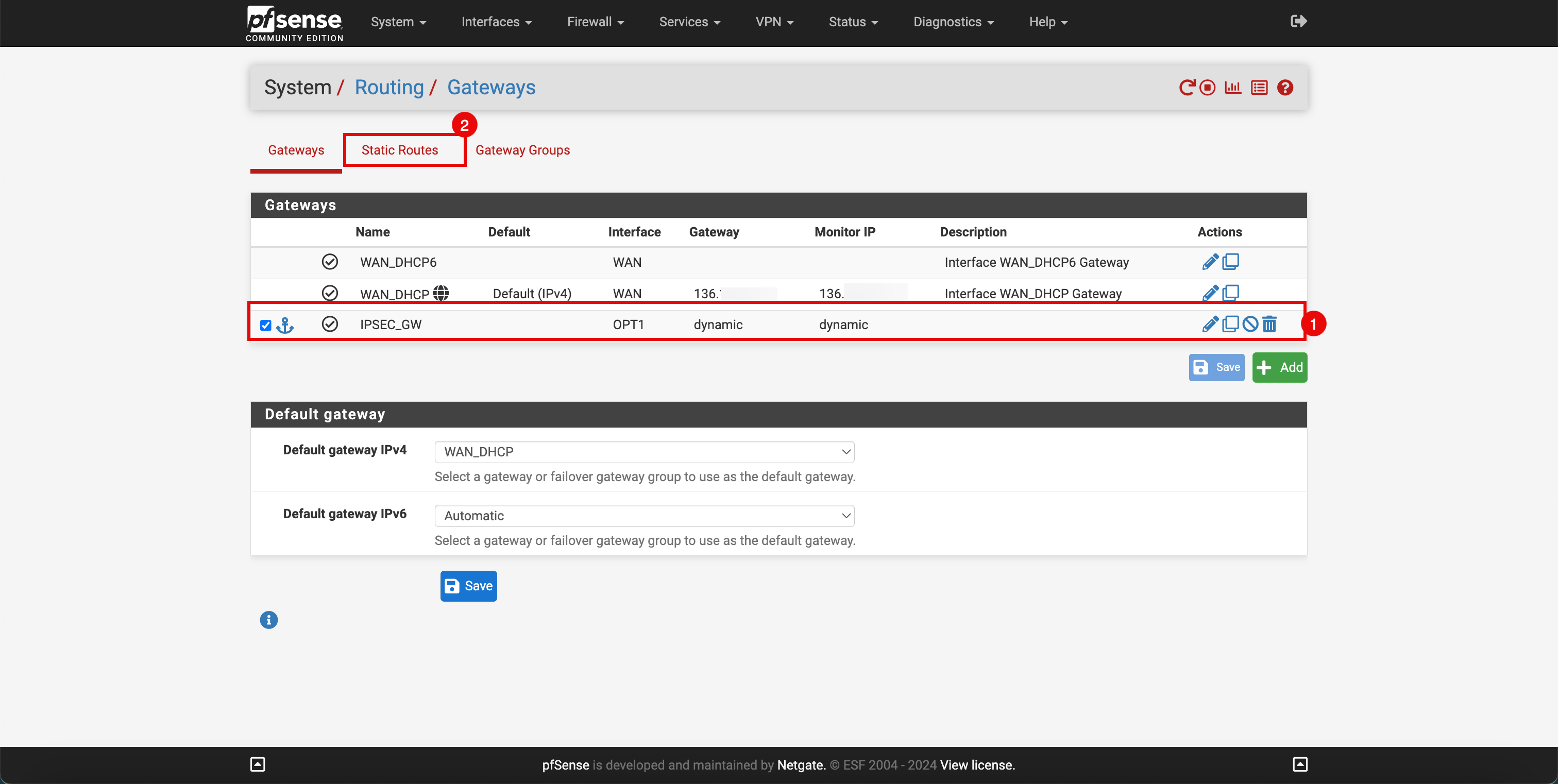

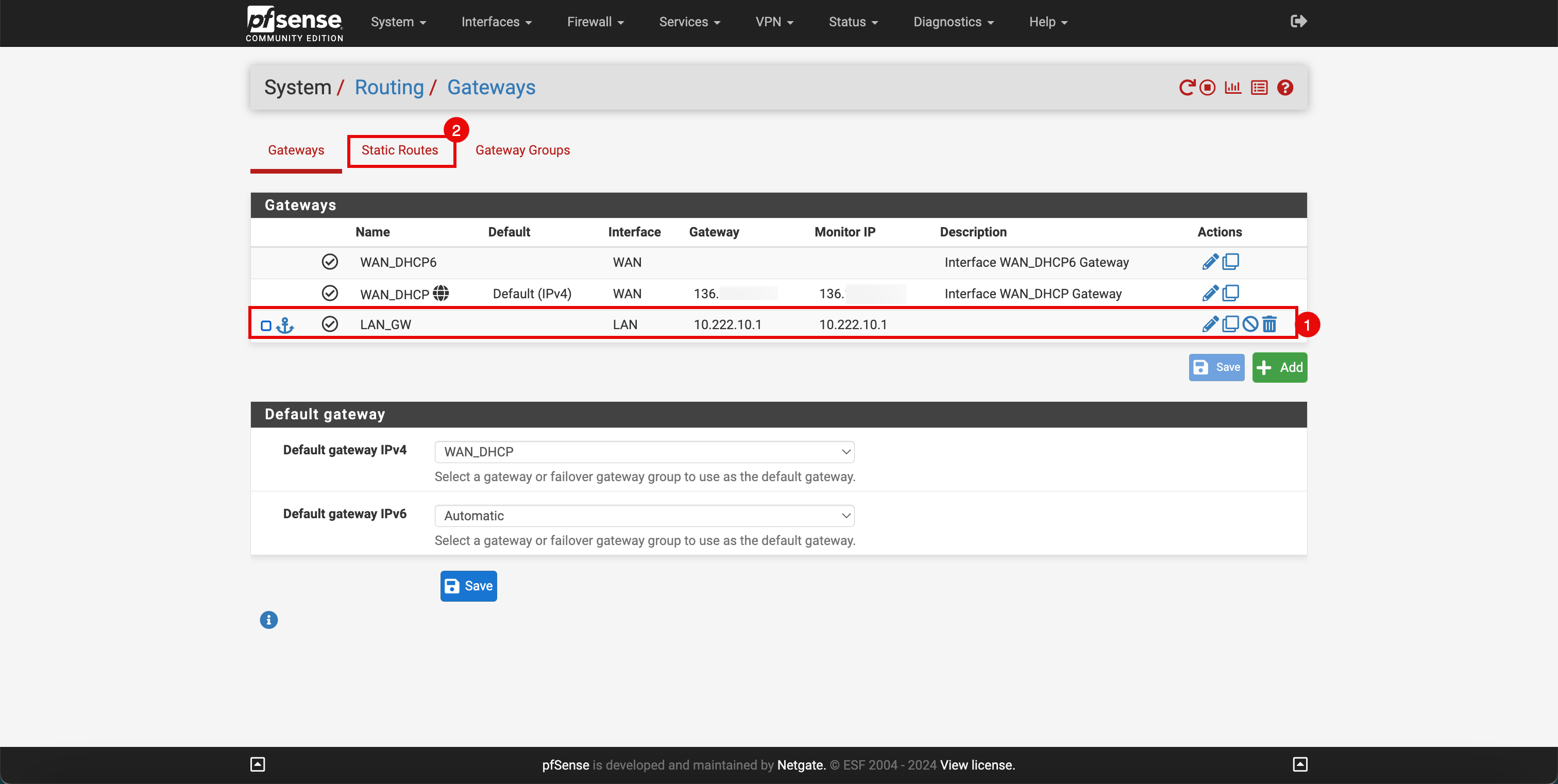

- Beachten Sie, dass ein neues Gateway für den IPSec-Tunnel hinzugefügt wurde.

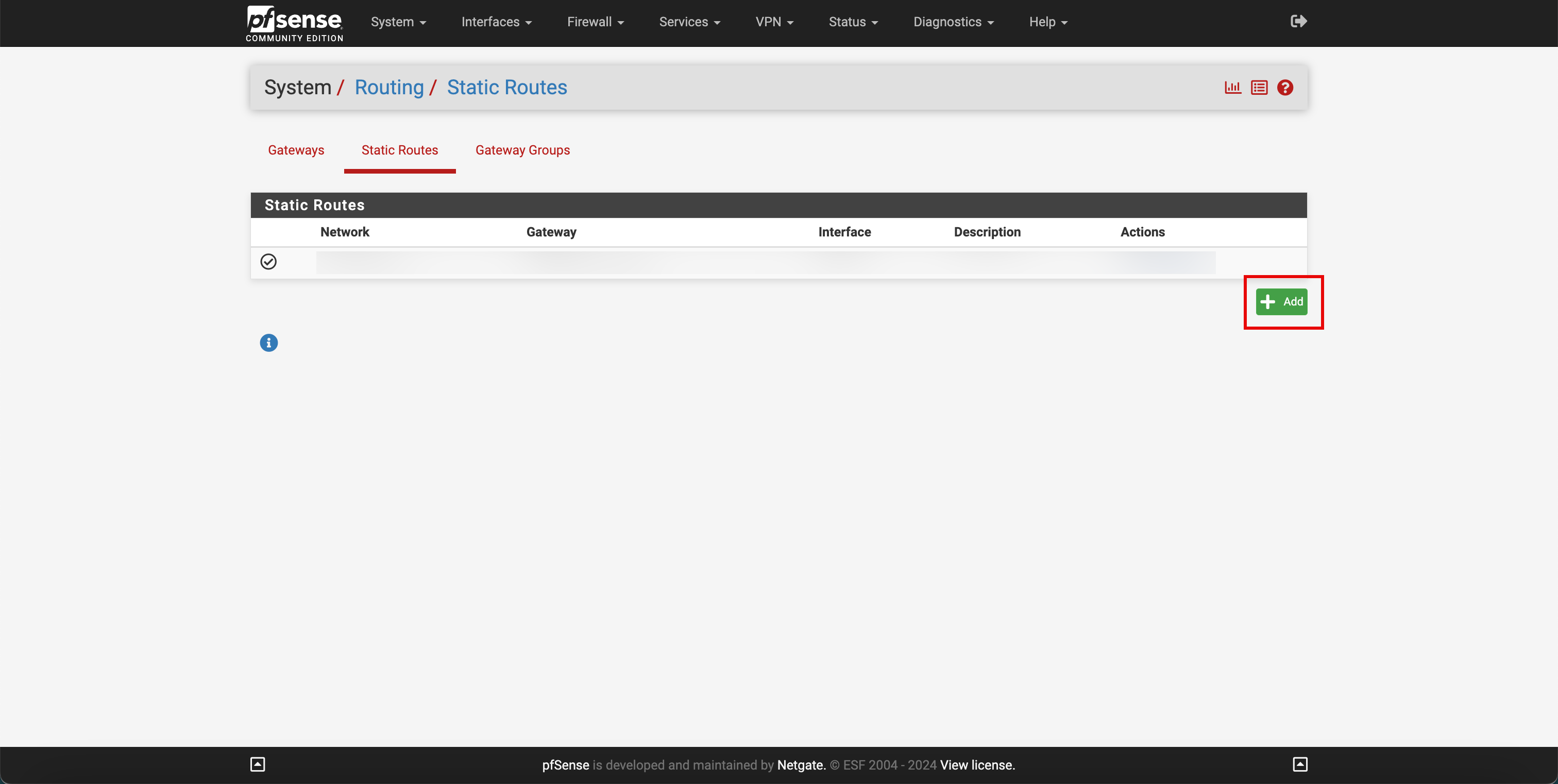

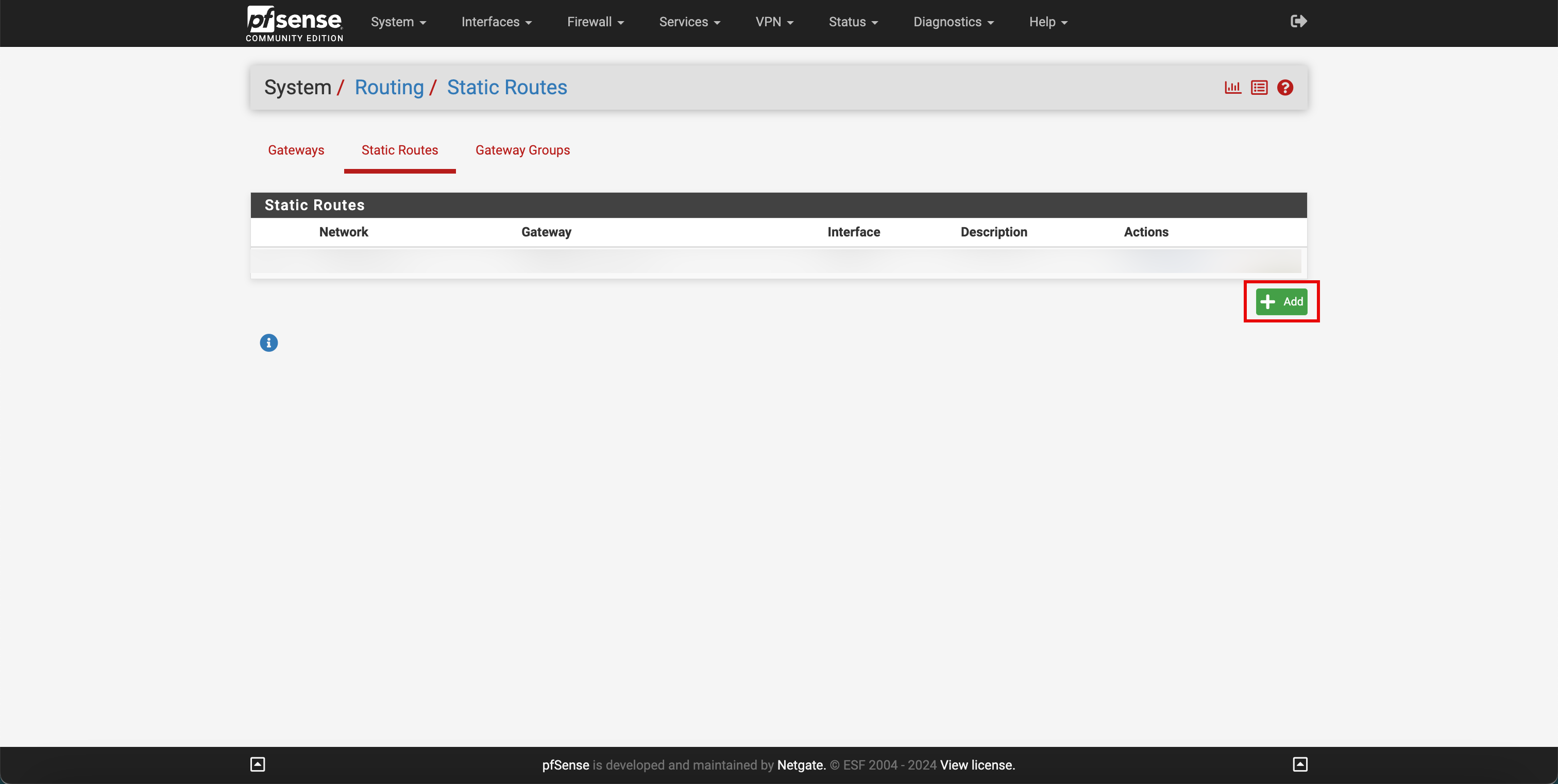

- Klicken Sie auf Statische Routen.

-

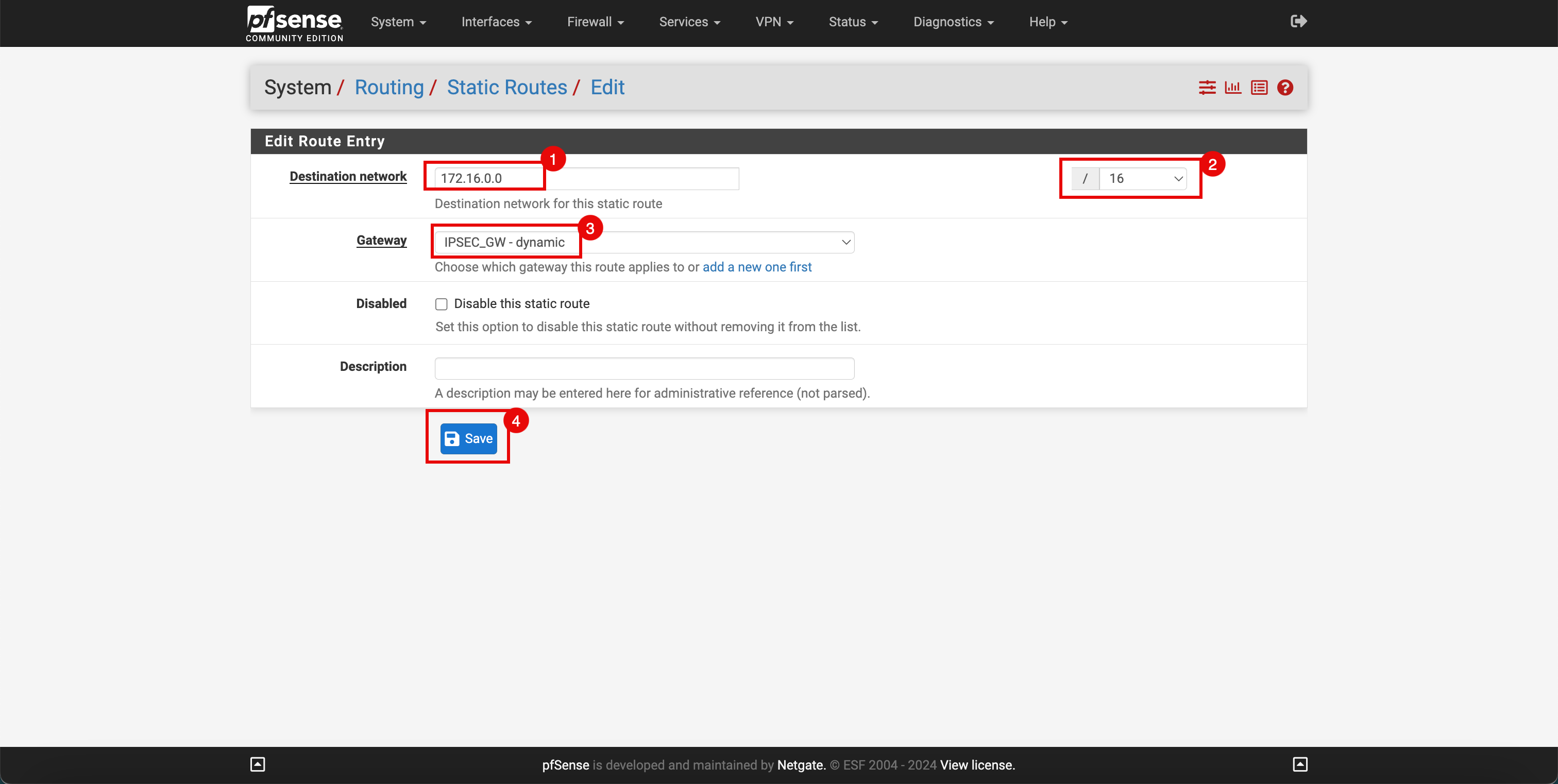

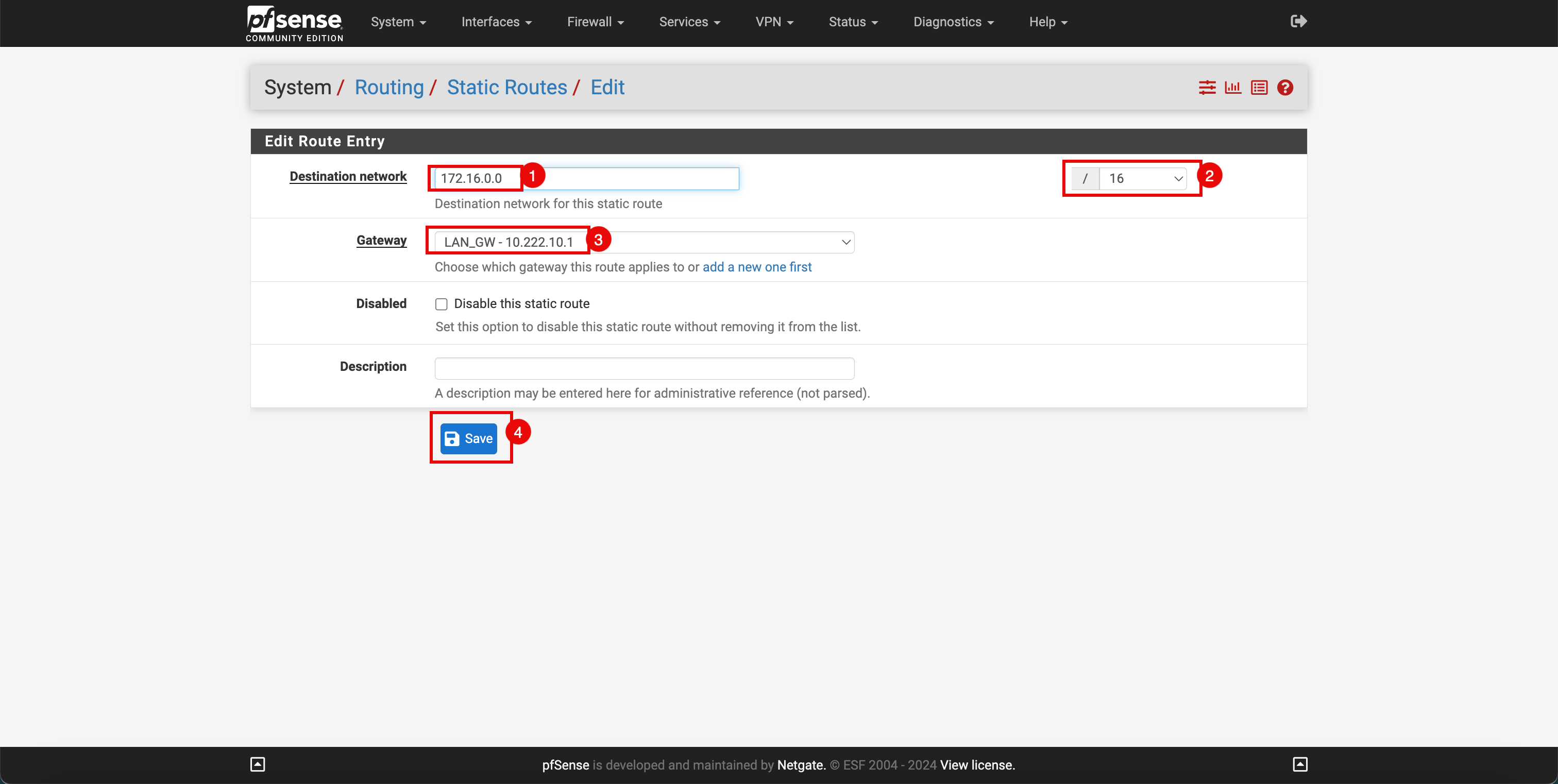

Klicken Sie auf + Hinzufügen, um eine neue statische Route hinzuzufügen.

- Geben Sie das Zielnetzwerk der OCI-Netzwerke ein.

- Wählen Sie Zielsubnetz der OCI-Netzwerke aus.

- Wählen Sie das oben erstellte Gateway aus.

- Klicken Sie auf Speichern.

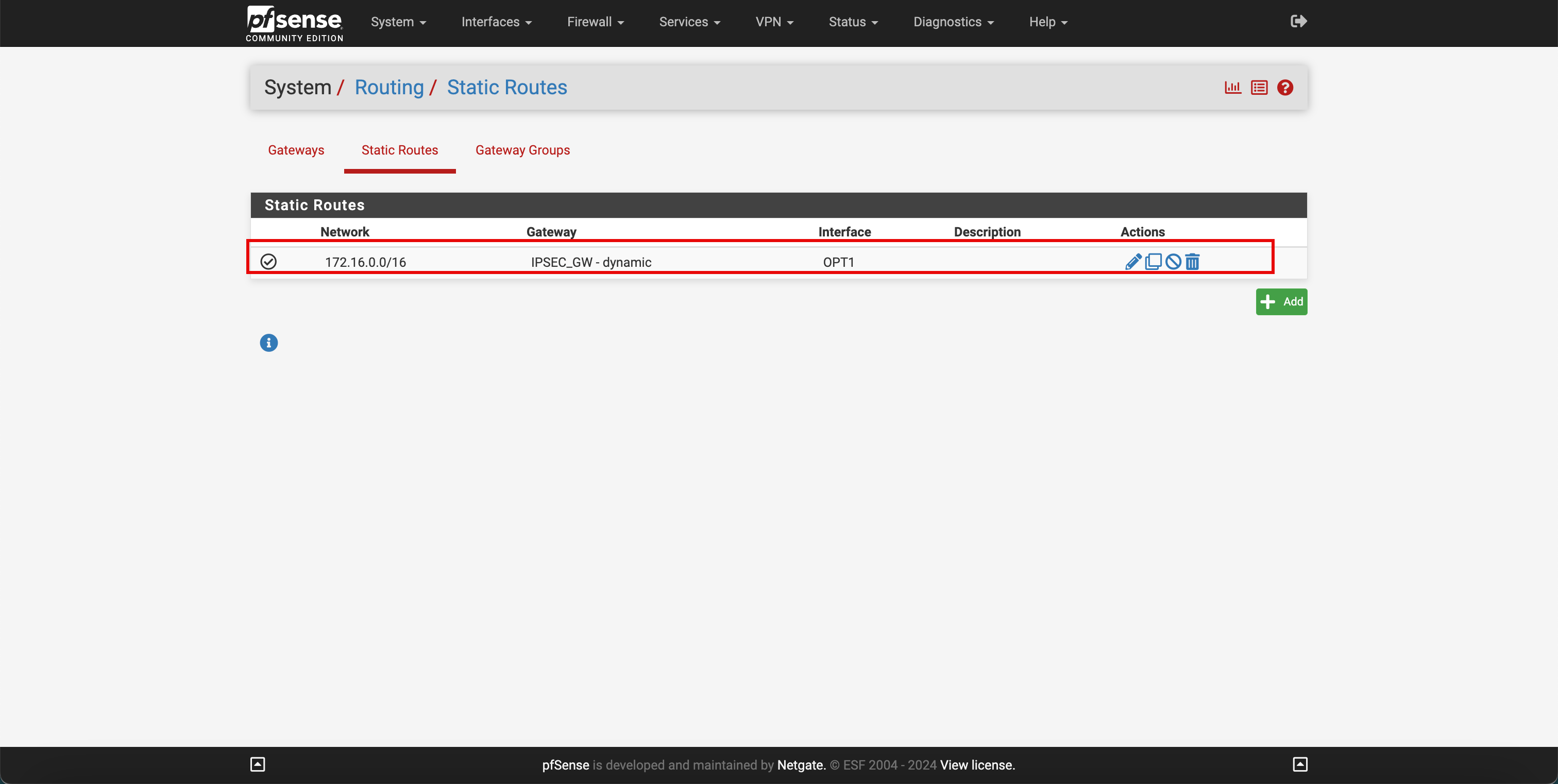

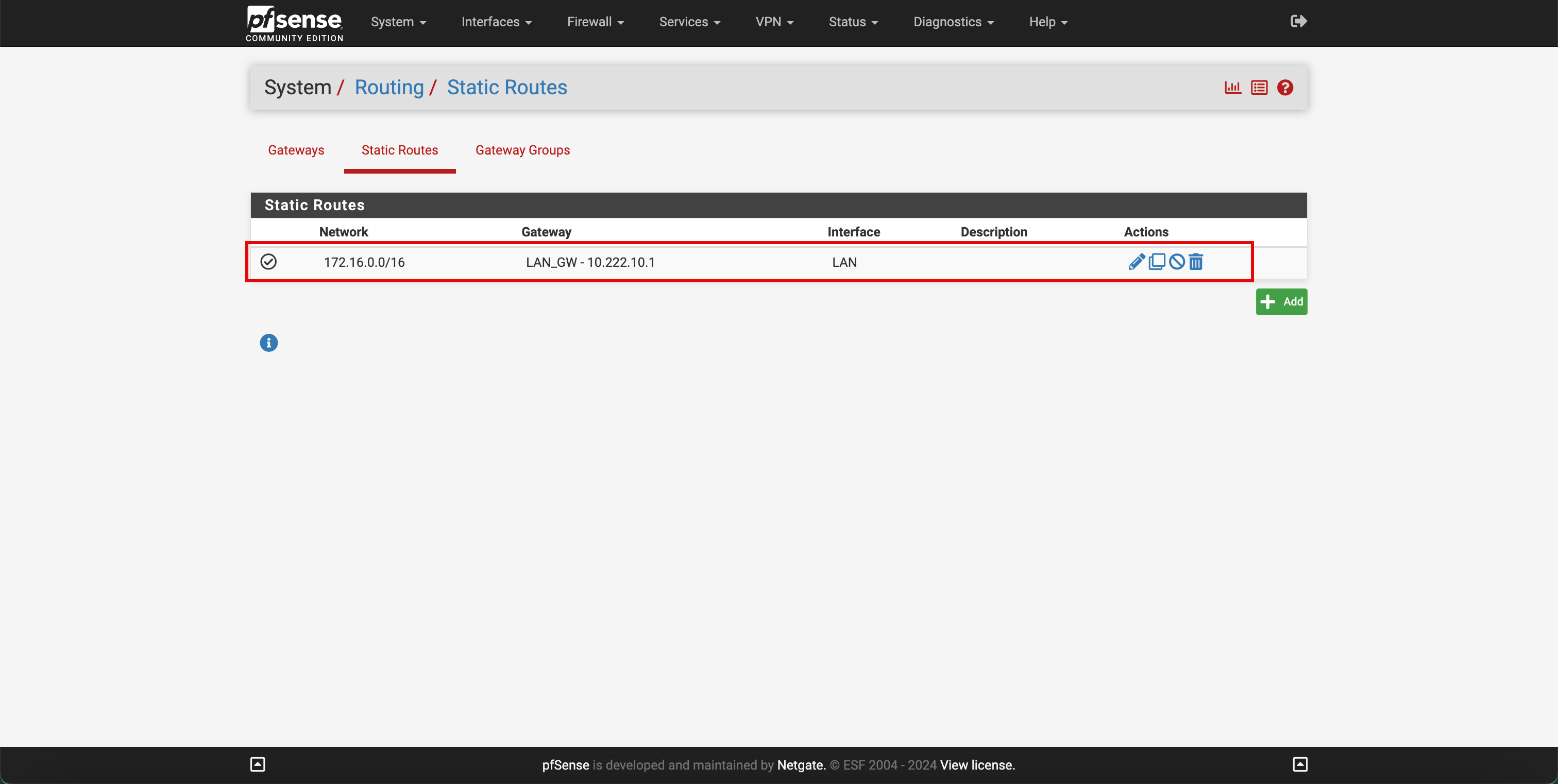

-

Beachten Sie, dass eine neue statische Route hinzugefügt wird, die Traffic, der für die OCI-Netzwerke bestimmt ist, über die Tunnelschnittstelle weiterleitet.

Aufgabe 6: On-Premise-Routing konfigurieren

An pfSense, dem VPN-Endpunkt IPSec, wird Routing ausgeführt. Wir müssen sicherstellen, dass der Rest des On-Premise-Netzwerks die OCI-Netzwerke erreicht. Daher müssen wir den gesamten Traffic, der für OCI bestimmt ist, an den VPN-Endpunkt pfSense weiterleiten.

Routing auf dem On-Premise-Test-Compute-Client konfigurieren

Wir verwenden eine pfSense-Instanz, um das On-Premise-Netzwerk zu simulieren.

Hinweis: Dies ist eine andere Instanz als die gerade verwendete Instanz zum Konfigurieren des IPSec-Tunnels.

-

Gehen Sie zum PfSense-Portal.

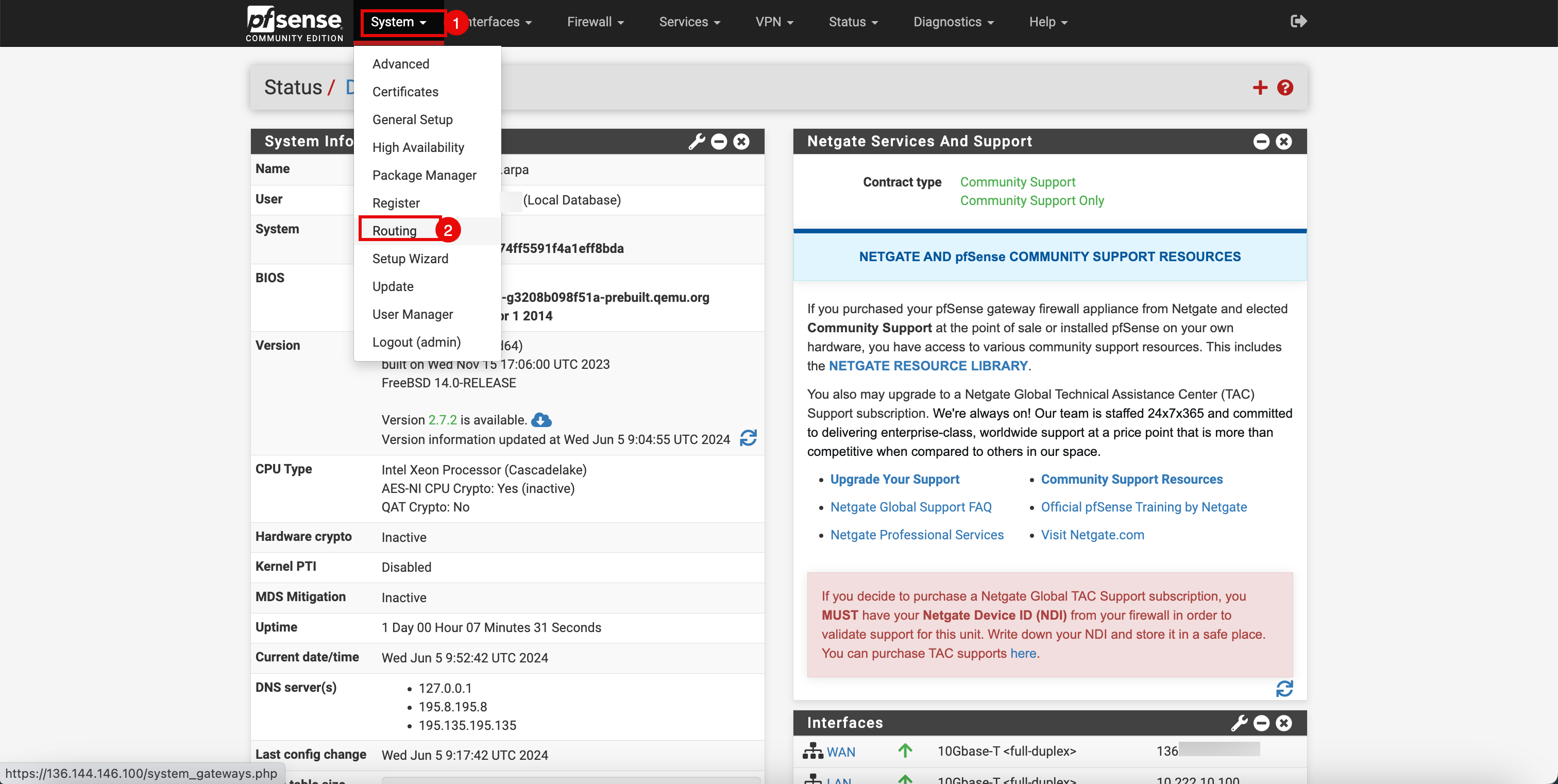

- Klicken Sie auf das Dropdown-Menü System.

- Klicken Sie auf das Routing.

- Wählen Sie

WAN_DHCPoder Ihr Standardgateway, das als erste Priorität verwendet wird. - Klicken Sie auf + Hinzufügen, um ein neues Gateway hinzuzufügen.

- Wählen Sie unter Schnittstelle die Option

LANaus. - Wählen Sie unter Adressfamilie die Option

IPv4aus. - Name eingeben.

- Geben Sie die LAN-IP-Adresse der anderen pfSense-Instanz ein, die den IPSec-Tunnel beendet.

- Bildlauf nach unten.

-

Klicken Sie auf Speichern.

- Beachten Sie, dass ein neues Gateway für die andere pfSense-Instanz hinzugefügt wird.

- Klicken Sie auf Statische Routen.

-

Klicken Sie auf + Hinzufügen, um eine neue statische Route hinzuzufügen.

- Wählen Sie das Zielnetzwerk der OCI-Netzwerke aus.

- Wählen Sie Zielsubnetz der OCI-Netzwerke aus.

- Wählen Sie das oben erstellte Gateway aus.

- Klicken Sie auf Speichern.

-

Beachten Sie, dass eine neue statische Route hinzugefügt wird, die Traffic, der für die OCI-Netzwerke bestimmt ist, mit der anderen pfSense-Instanz weiterleitet.

Aufgabe 7: Konnektivität prüfen

Wir haben das VPN konfiguriert, die richtigen Firewallregeln hinzugefügt und das Routing konfiguriert. Testen Sie jetzt die Konnektivität.

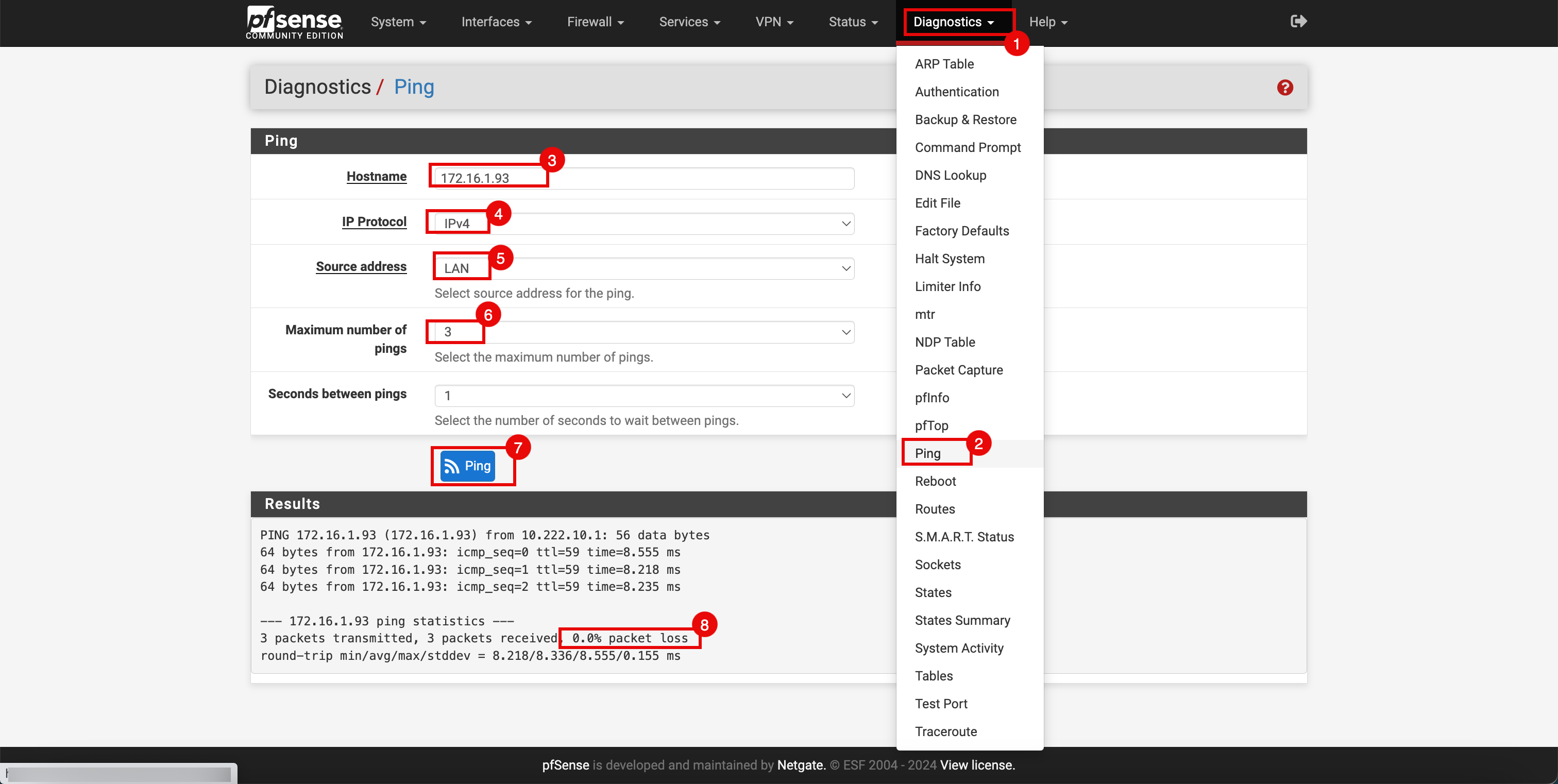

Aufgabe 7.1: Ping von On-Premise zu Spoke-VCN A

-

Aufgrund der Routing-Konfiguration:

- Der Traffic wird an die (On-Premise-)VPN-Instanz pfSense gesendet.

- Der Traffic wird über den VPN-Tunnel IPSec an das DRG gesendet.

- Das DRG leitet den Traffic dann an die OCI-Firewall pfSense weiter.

- Die OCI pfSense-Firewall lässt den Traffic basierend auf den konfigurierten Firewallregeln zu oder verweigert ihn.

- Wenn der ICMP-Traffic akzeptiert wird, leitet er den Traffic an die Spoke-Instanz weiter.

-

Führen Sie einen Ping-Test von der On-Premise-Instanz des VPN pfSense aus.

- Klicken Sie auf das Dropdown-Menü Diagnose.

- Klicken Sie auf Ping.

- Geben Sie den Hostnamen ein, der eine IP-Adresse der Spoke-VCN-A-Instanz ist.

- Wählen Sie unter IP-Protokoll die Option

IPv4aus. - Wählen Sie unter Quelladresse die Schnittstelle

LANaus. - Wählen Sie unter Maximale Anzahl an Pings die Option

3aus. - Klicken Sie auf Ping.

- Beachten Sie, dass ein 0% Paketverlust vorliegt.

-

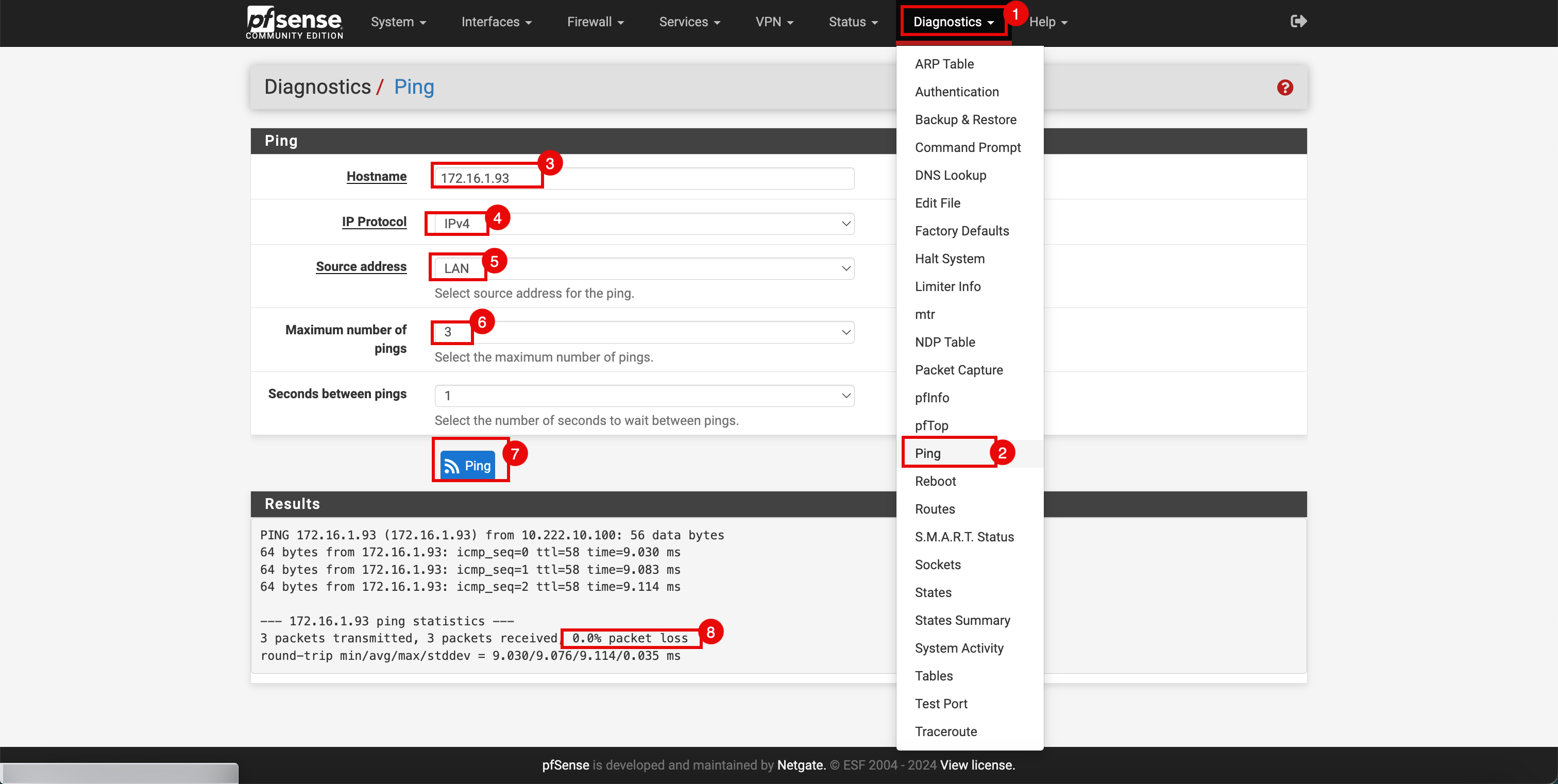

Wir können auch einen Test von der anderen pfSense-Instanz (dem Client) durchführen. Führen Sie einen Ping-Test von der On-Premise-Instanz pfSense des Clients aus.

- Klicken Sie auf das Dropdown-Menü Diagnose.

- Klicken Sie auf Ping.

- Geben Sie den Hostnamen ein, der eine IP-Adresse der Spoke-VCN-A-Instanz ist.

- Wählen Sie unter IP-Protokoll die Option

IPv4aus. - Wählen Sie unter Quelladresse die Schnittstelle

LANaus. - Wählen Sie unter Maximale Anzahl an Pings die Option

3aus. - Klicken Sie auf Ping.

- Beachten Sie, dass 0% Paketverlust vorliegt.

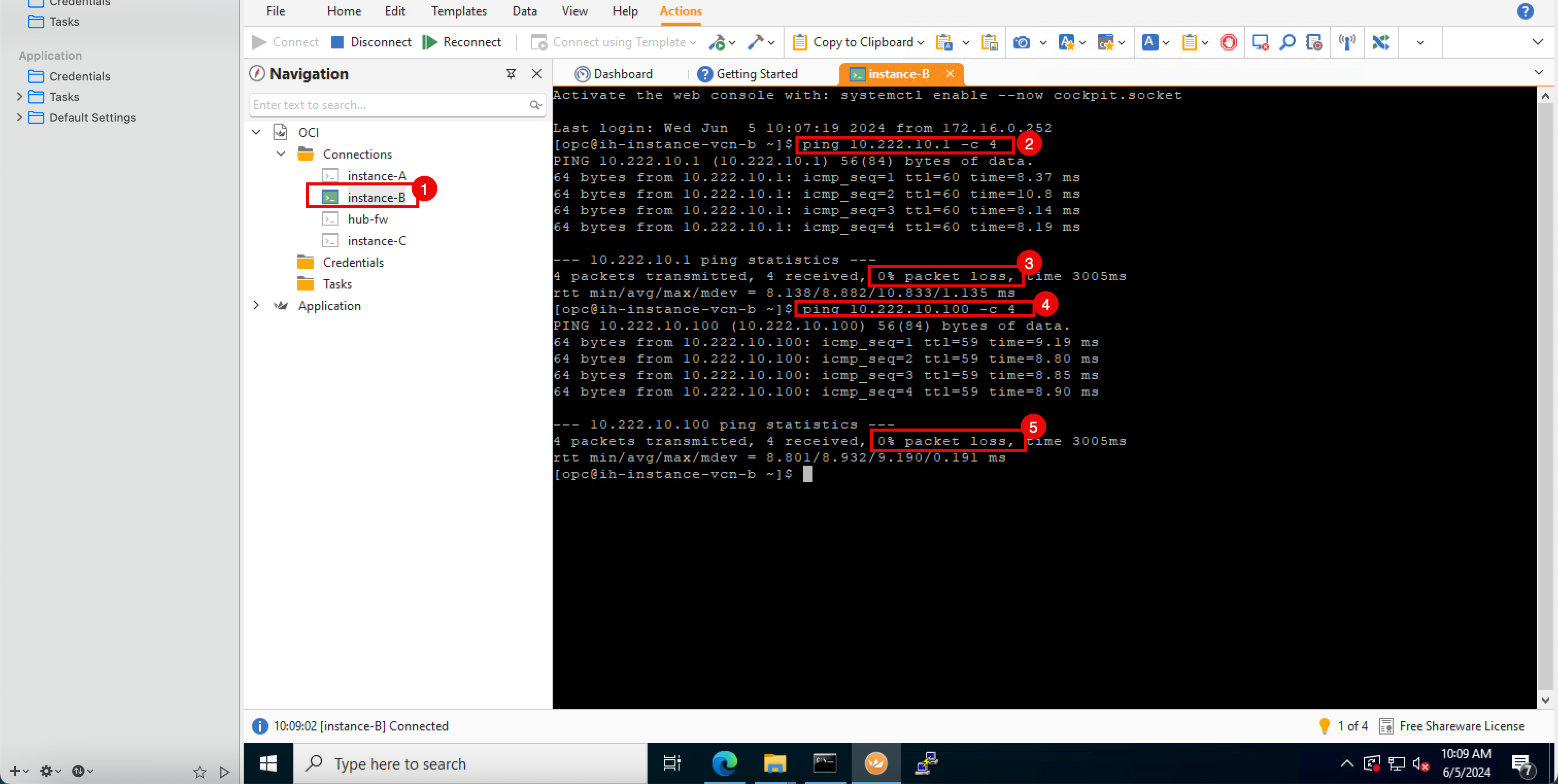

Aufgabe 7.2: Pingen von Spoke-VCN B an On-Premise

-

Aufgrund der Routing-Konfiguration:

- Der Traffic wird an das DRG gesendet.

- Das DRG leitet den Traffic dann an die OCI-Firewall pfSense weiter.

- Die OCI pfSense-Firewall lässt den Traffic basierend auf den konfigurierten Firewallregeln zu oder verweigert ihn.

- Wenn der ICMP-Traffic akzeptiert wird, wird der Traffic zurück an das DRG weitergeleitet.

- Der Traffic wird über den VPN-Tunnel IPSec an die On-Premise-Instanz pfSense gesendet.

- Stellen Sie eine Verbindung zur Spoke-B-VCN-Instanz her.

- Führen Sie einen Ping an die LAN-IP-Adresse der On-Premise-VPN-Instanz pfSense (

10.222.10.1) aus. - Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

- Führen Sie einen Ping an die LAN-IP-Adresse der On-Premise-Clientinstanz pfSense (

10.222.10.100) aus. - Beachten Sie, dass wir 0% Paketverlust haben, damit der Ping erfolgreich ist.

Aufgabe 7.3: IPSec VPN-Netzwerkstatistiken auf OCI prüfen

-

Gehen Sie zur OCI-Konsole.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Networking.

- Klicken Sie auf Site-to-Site-VPN.

-

Klicken Sie auf das VPN.

-

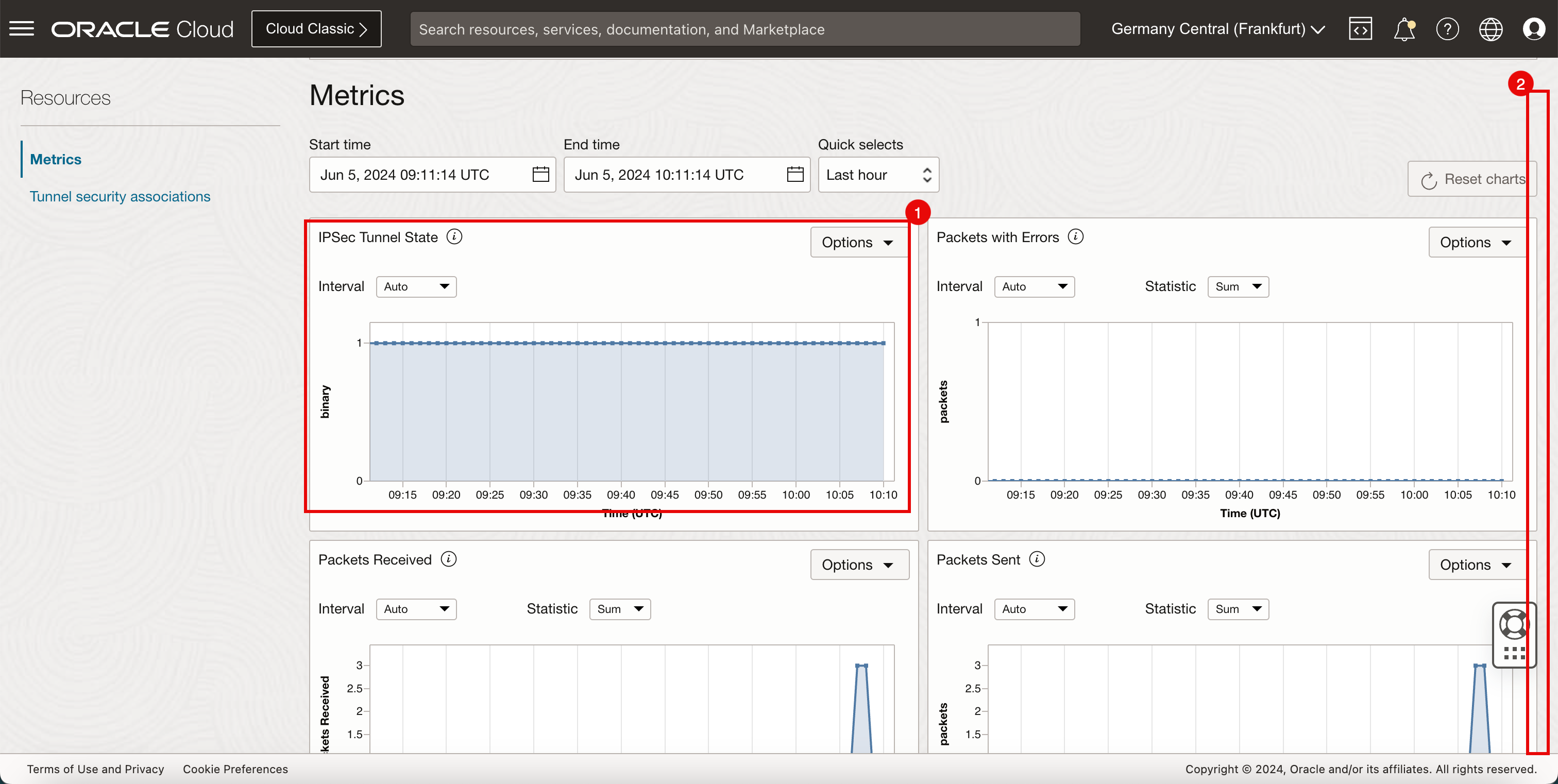

Klicken Sie auf den ersten Tunnel.

- Beachten Sie, dass der Tunnelstatus eine Konstante

1im Binärstatus anzeigt, die angibt, dass der Tunnel ständig hochgefahren ist. - Bildlauf nach unten.

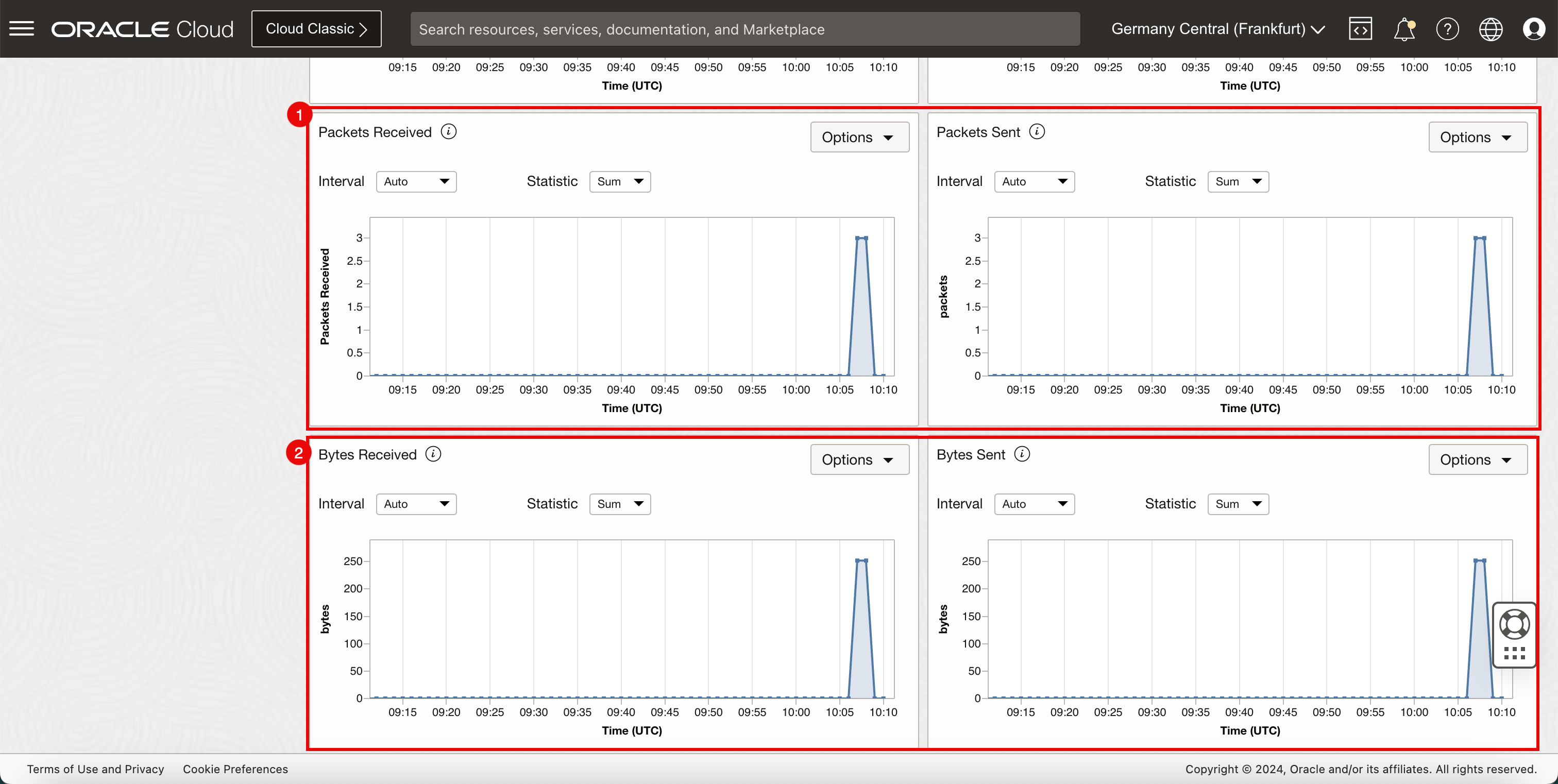

- Beachten Sie, dass das Diagramm den Spitzenwert für die empfangenen Pakete und die gesendeten Pakete erreicht. Dies ist auf den Ping zurückzuführen, den wir in Aufgabe 7.1 ausgeführt haben.

- Beachten Sie, dass das Diagramm den Spitzenwert für die empfangenen Pakete und die gesendeten Pakete erreicht. Dies ist auf den Ping zurückzuführen, den wir in Aufgabe 7.2 ausgeführt haben.

- Beachten Sie, dass der Tunnelstatus eine Konstante

Aufgabe 7.4: Prüfen Sie IPSec VPN-Netzwerkstatistiken auf der VPN-Instanz pfSense (On-Premise)

-

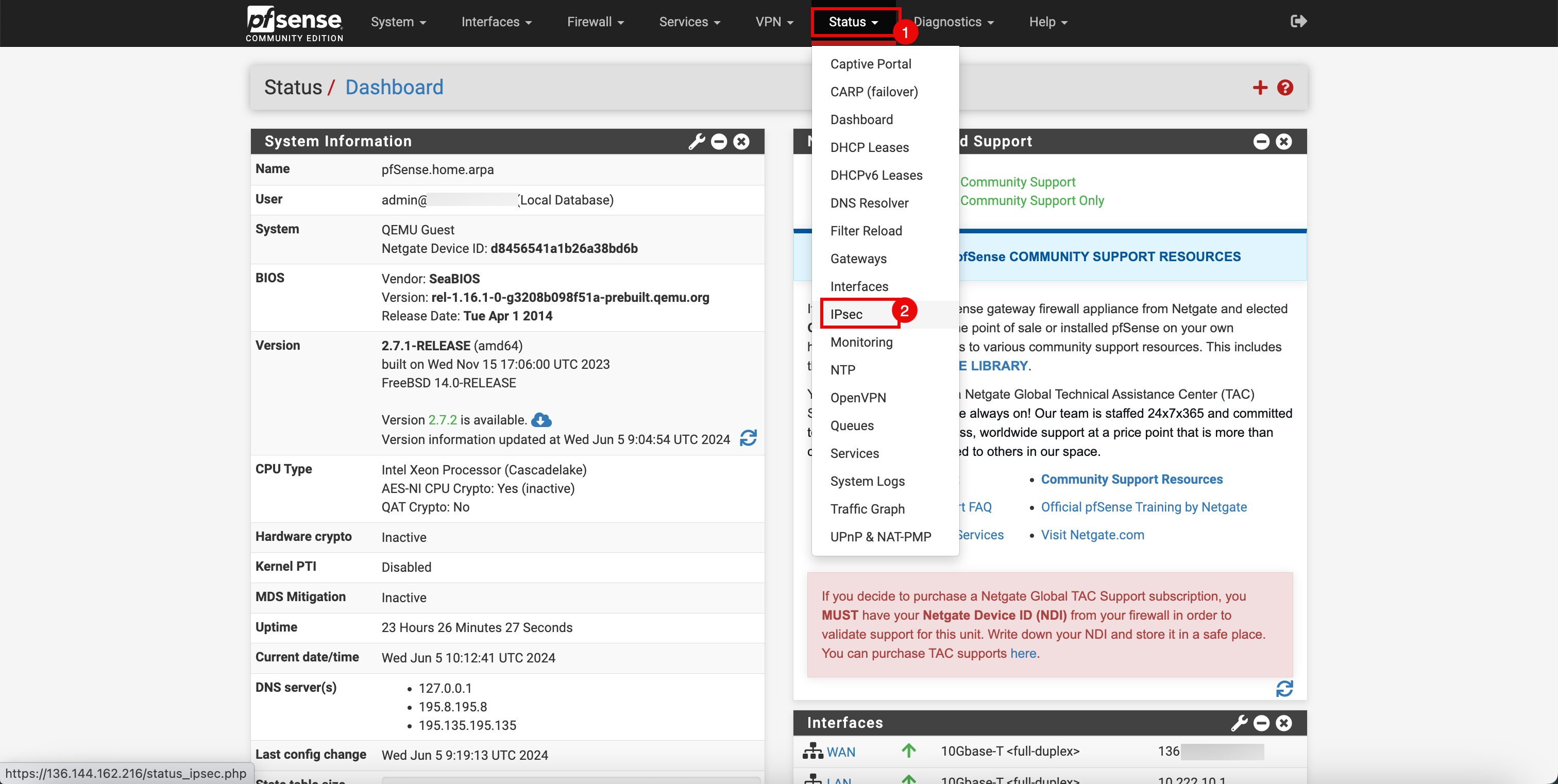

Gehen Sie zum PfSense-Portal.

- Klicken Sie auf das Dropdown-Menü Status.

- Klicken Sie auf IPSec.

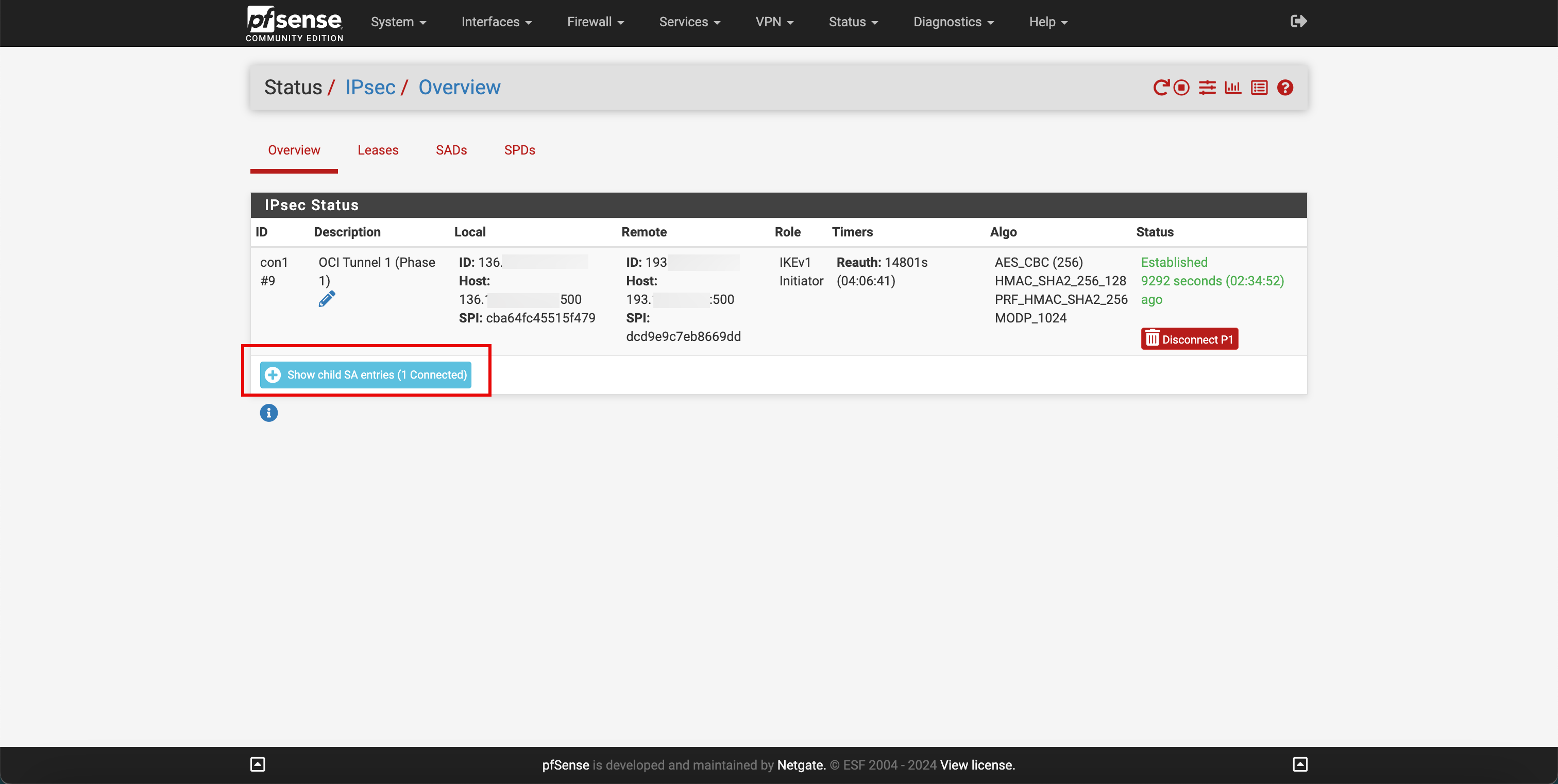

-

Klicken Sie auf Untergeordnete SA-Einträge anzeigen (1 Verbindung).

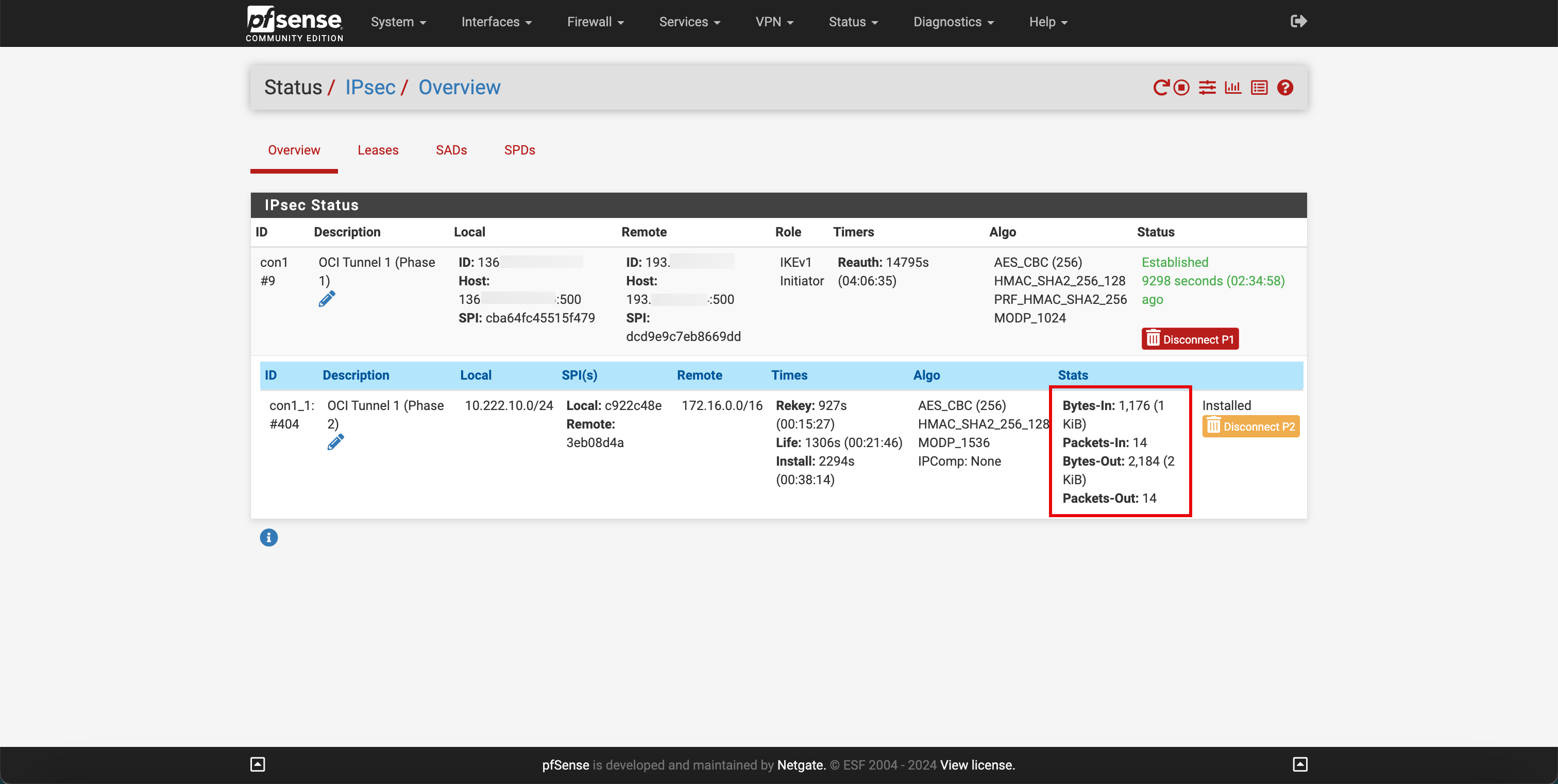

-

Beachten Sie, dass die Pakete und Byte eingingen und ausgegangen sind.

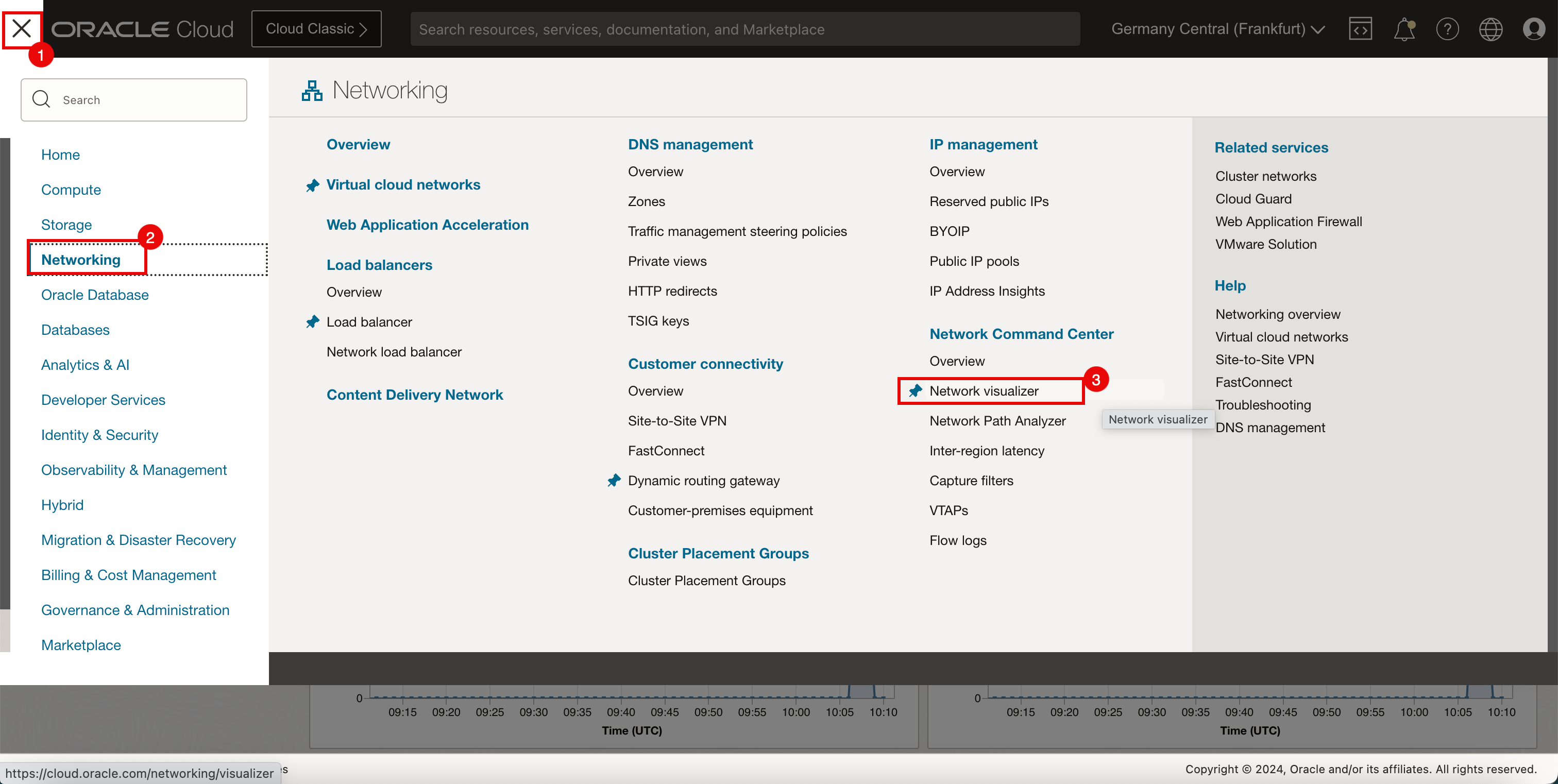

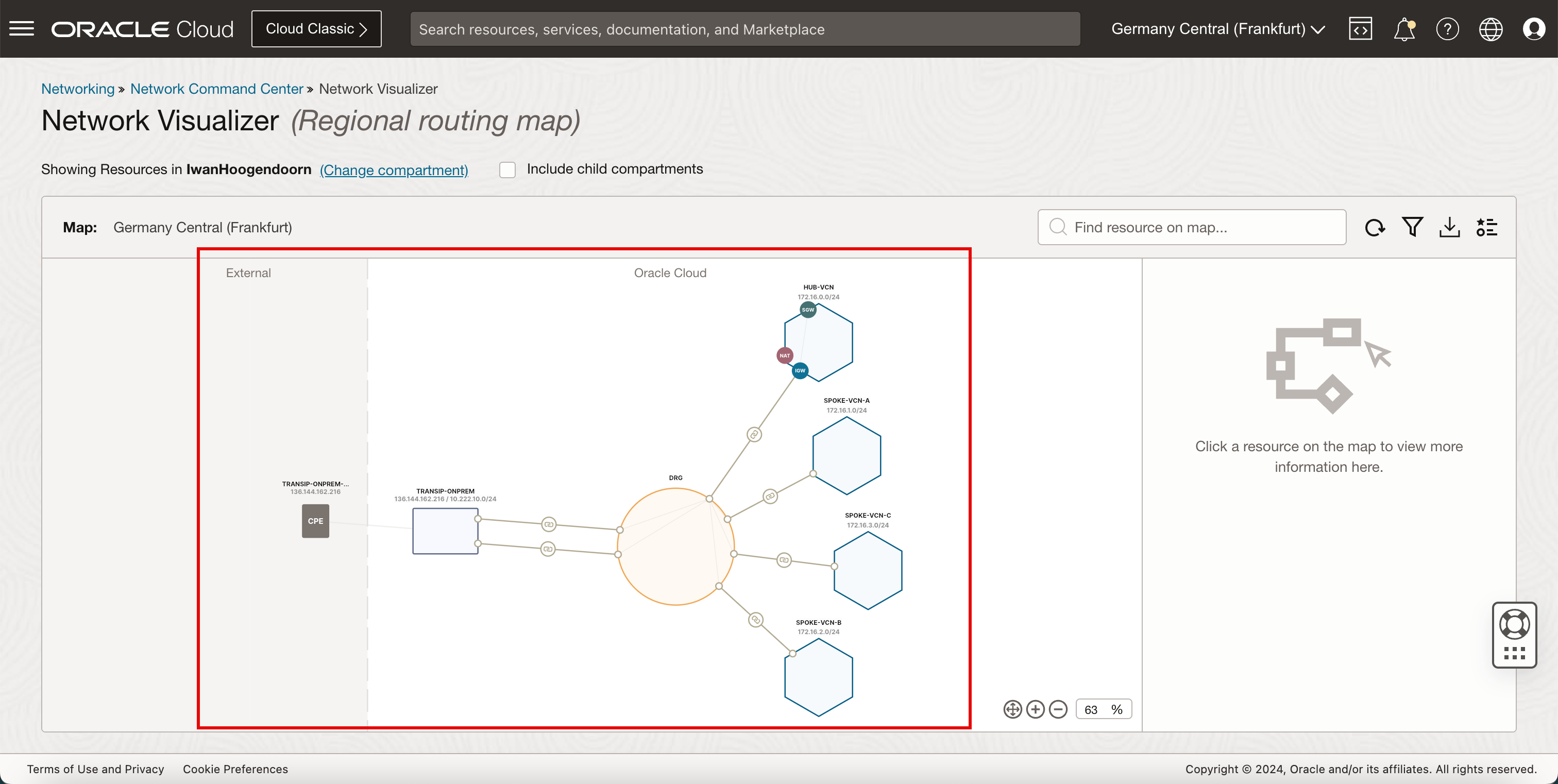

Network Visualizer

Nachdem wir das VPN hinzugefügt haben, können wir die Netzwerkvisualisierung in der OCI-Konsole verwenden, um einen Netzwerküberblick zu erhalten.

-

Gehen Sie zur OCI-Konsole.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Network.

- Klicken Sie auf Netzwerkansicht.

-

Es werden vier VCNs (ein Hub und drei Spokes) und das mit VPN verbundene On-Premise-System angezeigt.

Danksagungen

- Autor - Iwan Hoogendoorn (OCI Network Specialist)

Weitere Lernressourcen

Lernen Sie andere Übungen auf docs.oracle.com/learn kennen, oder greifen Sie auf weitere kostenlose Lerninhalte im Oracle Learning YouTube Channel zu. Außerdem können Sie education.oracle.com/learning-explorer besuchen, um Oracle Learning Explorer zu werden.

Die Produktdokumentation finden Sie im Oracle Help Center.

Connect On-premises to OCI using an IPSec VPN with Hub and Spoke VCN Routing Architecture

G10327-01

June 2024