Hinweis:

- Dieses Tutorial erfordert Zugriff auf Oracle Cloud. Informationen zum Registrieren eines kostenlosen Accounts finden Sie unter Erste Schritte mit Oracle Cloud Infrastructure Free Tier.

- Es verwendet Beispielwerte für Oracle Cloud Infrastructure-Zugangsdaten, -Mandanten und -Compartments. Wenn Sie Ihre Übung abgeschlossen haben, ersetzen Sie diese Werte durch spezifische Werte für Ihre Cloud-Umgebung.

pfSense-Firewall in Oracle Cloud Infrastructure installieren

Einführung

Hinweis: pfSense wird auf Oracle Cloud Infrastructure nicht offiziell von Netgate oder Oracle unterstützt. Wenden Sie sich an das pfSense-Supportteam, bevor Sie dieses Tutorial ausprobieren.

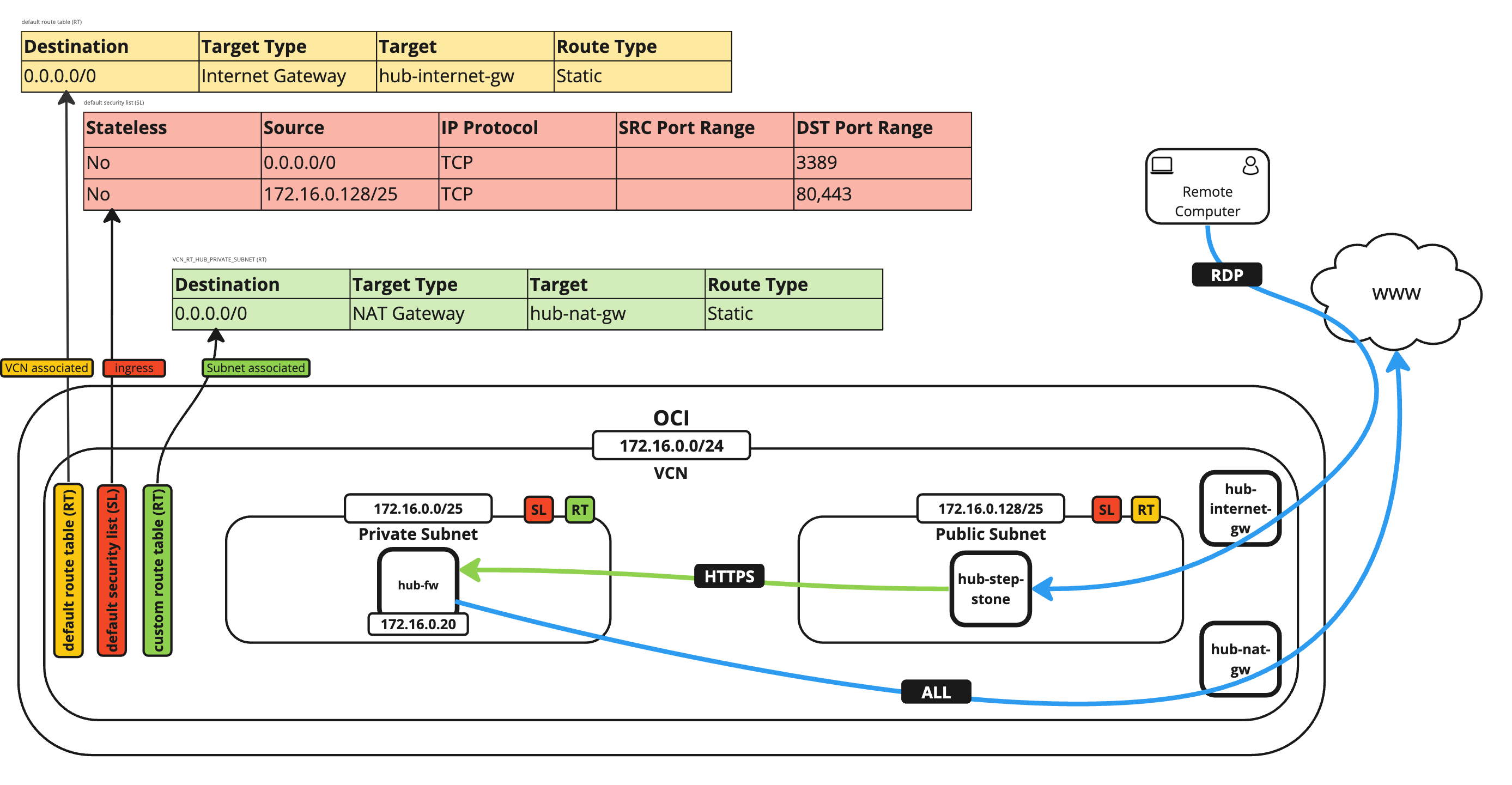

pfSense ist eine Firewall, die für Produktions- oder Testzwecke verwendet werden kann. Dort können Sie die nativen Oracle Cloud Infrastructure-(OCI-)Firewallservices simulieren. Dieses pfSense-Firewallsetup kann in einem Hub- und Spoke-VCN-Routingszenario verwendet werden.

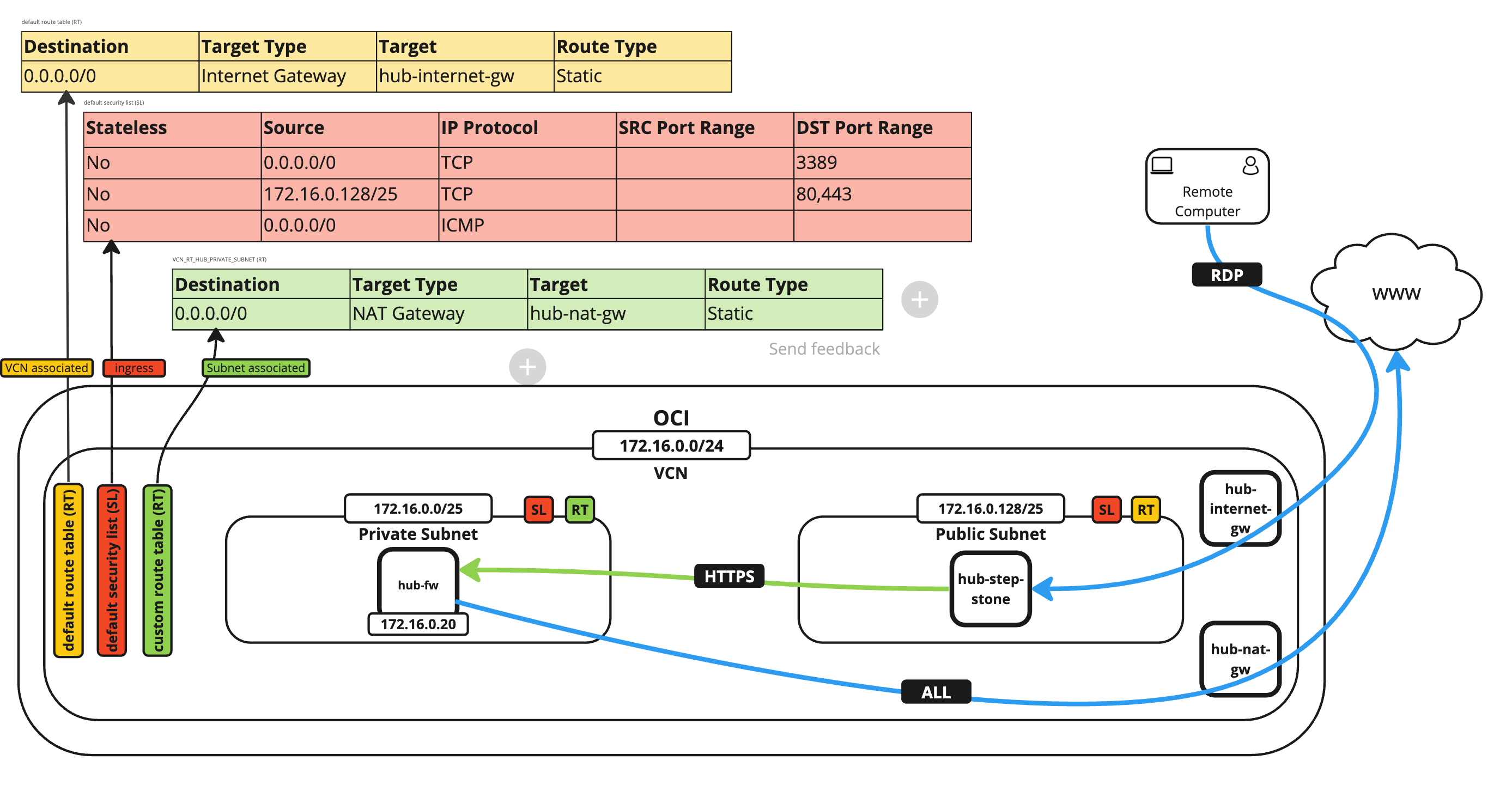

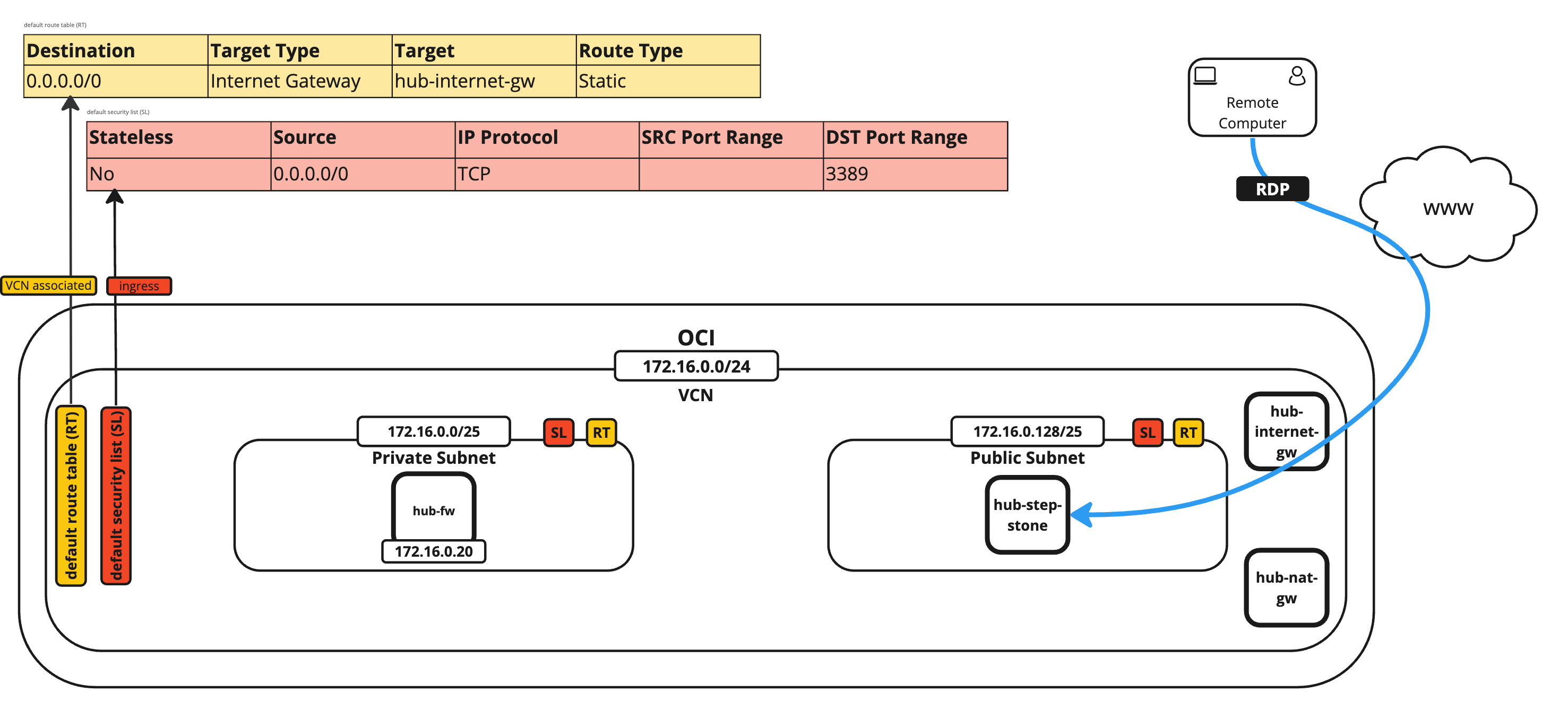

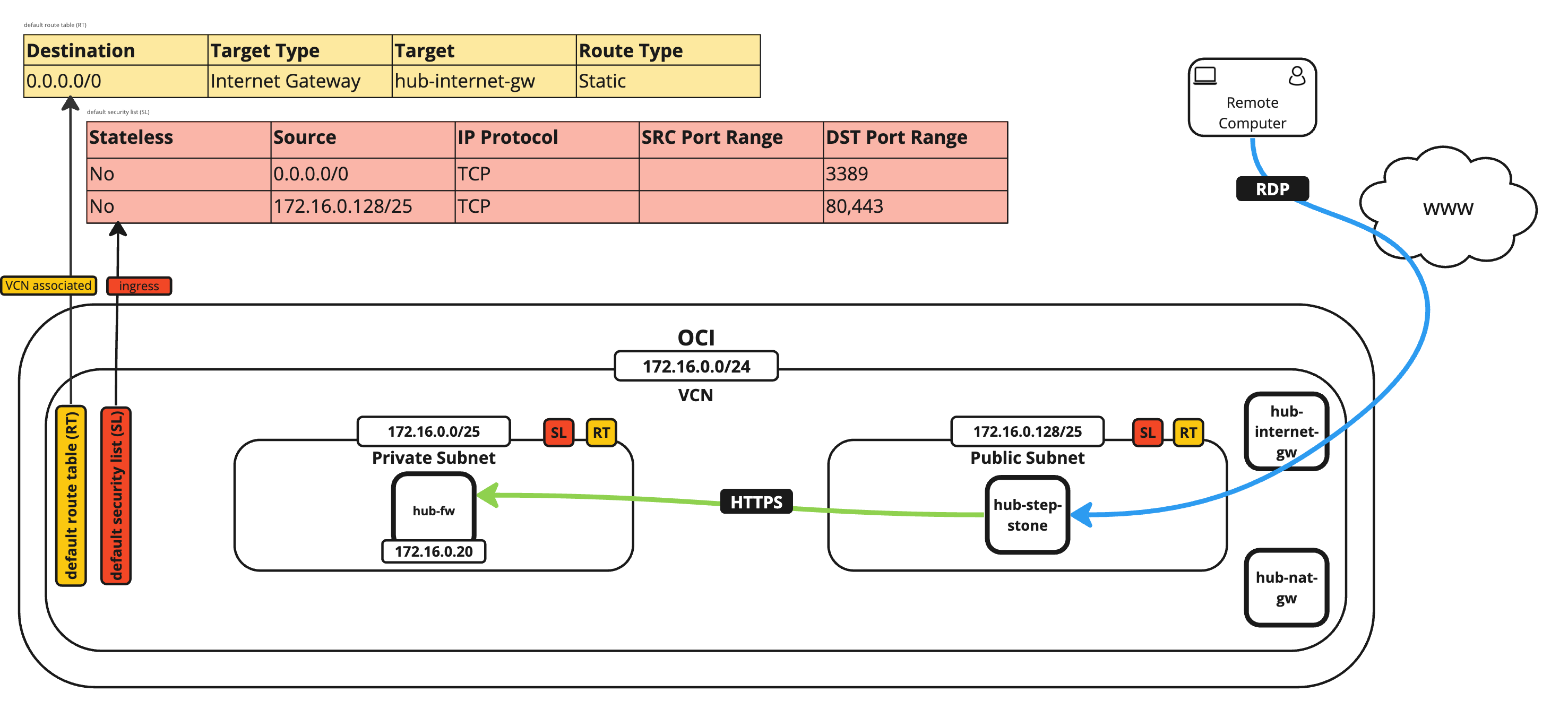

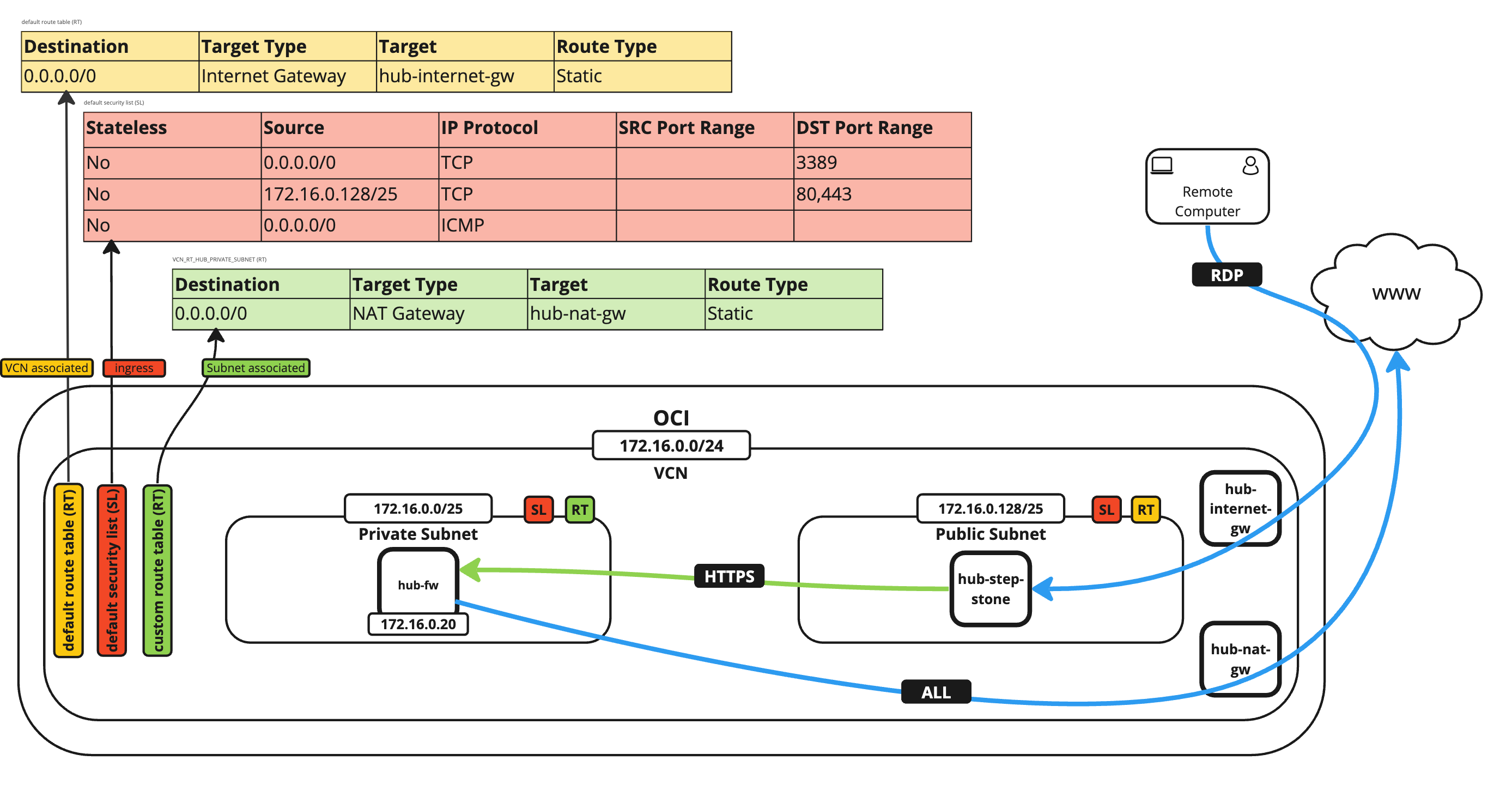

Die folgende Abbildung zeigt, wie die Umgebung aussieht, wenn Sie das Deployment und die Konfiguration abgeschlossen haben.

Ziele

- Richten Sie eine pfSense-Firewall in OCI ein. Wir nehmen Anpassungen an Routing- und Sicherheitslisten vor, damit die pfSense-Firewall ordnungsgemäß verwaltet werden kann. Außerdem führen wir einige ICMP-Tests aus, um die Konnektivität zu prüfen.

Voraussetzungen

- Bevor Sie die pfSense-Firewall in OCI einrichten, ist es wichtig, dass eine andere Instanz eine Verbindung zur neuen pfSense-Firewall mit ihrem Webbrowser herstellt, um die Verwaltung der pfSense-Firewall auszuführen. In diesem Tutorial haben wir dafür eine Windows-Instanz erstellt. Stellen Sie sicher, dass Sie etwas Ähnliches haben.

Aufgabe 1: Laden Sie das pfSense-Image herunter

-

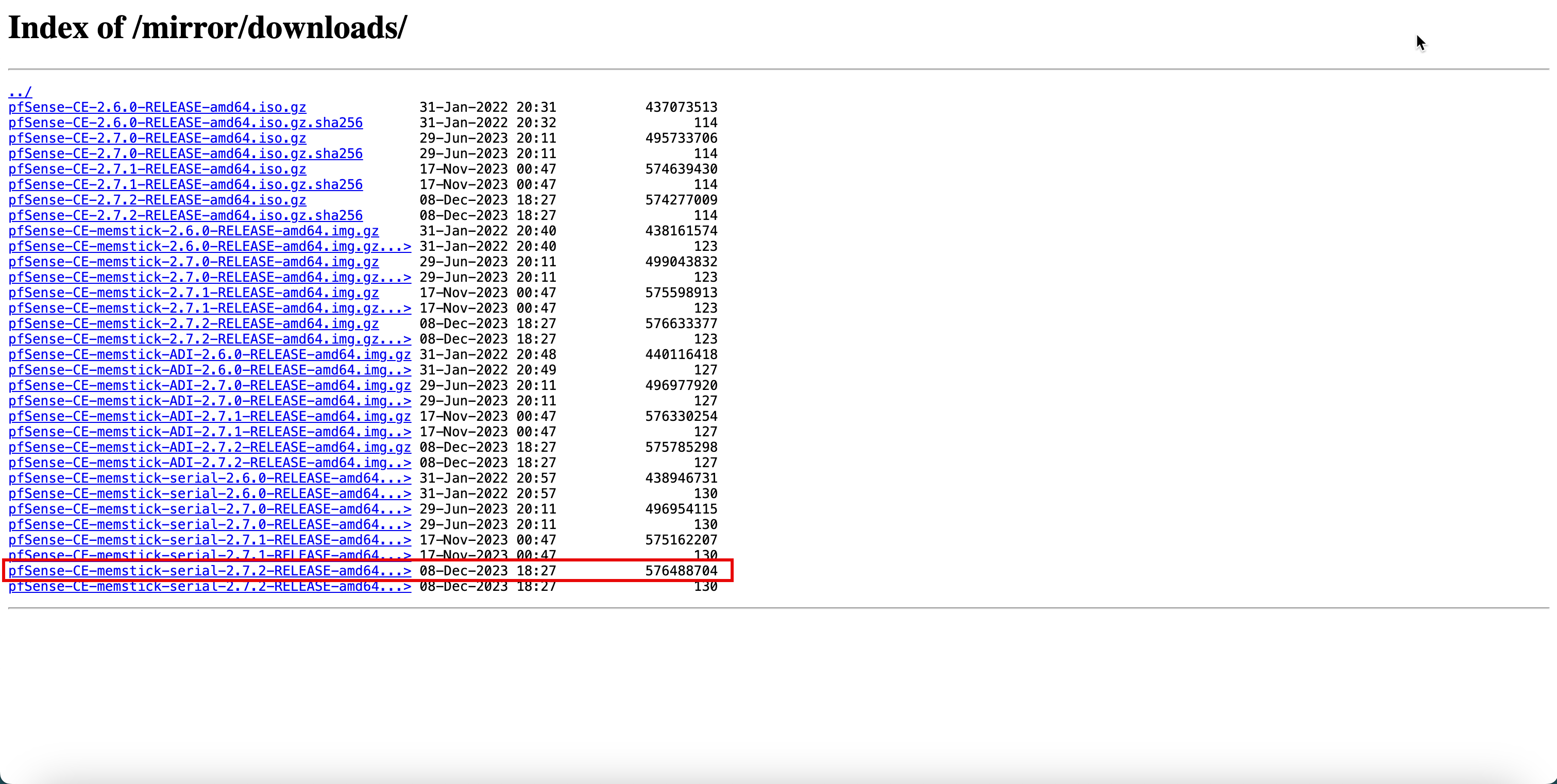

Laden Sie das Bild pfSense von der Netgate-Website herunter. Laden Sie die

memstick-serial-Version herunter. Der Dateiname des von uns verwendeten Images lautetpfSense-CE-memstick-serial-2.7.2-RELEASE-amd64.img.gz. Weitere Informationen finden Sie unter Netgate.

- Das Bild hat das Format

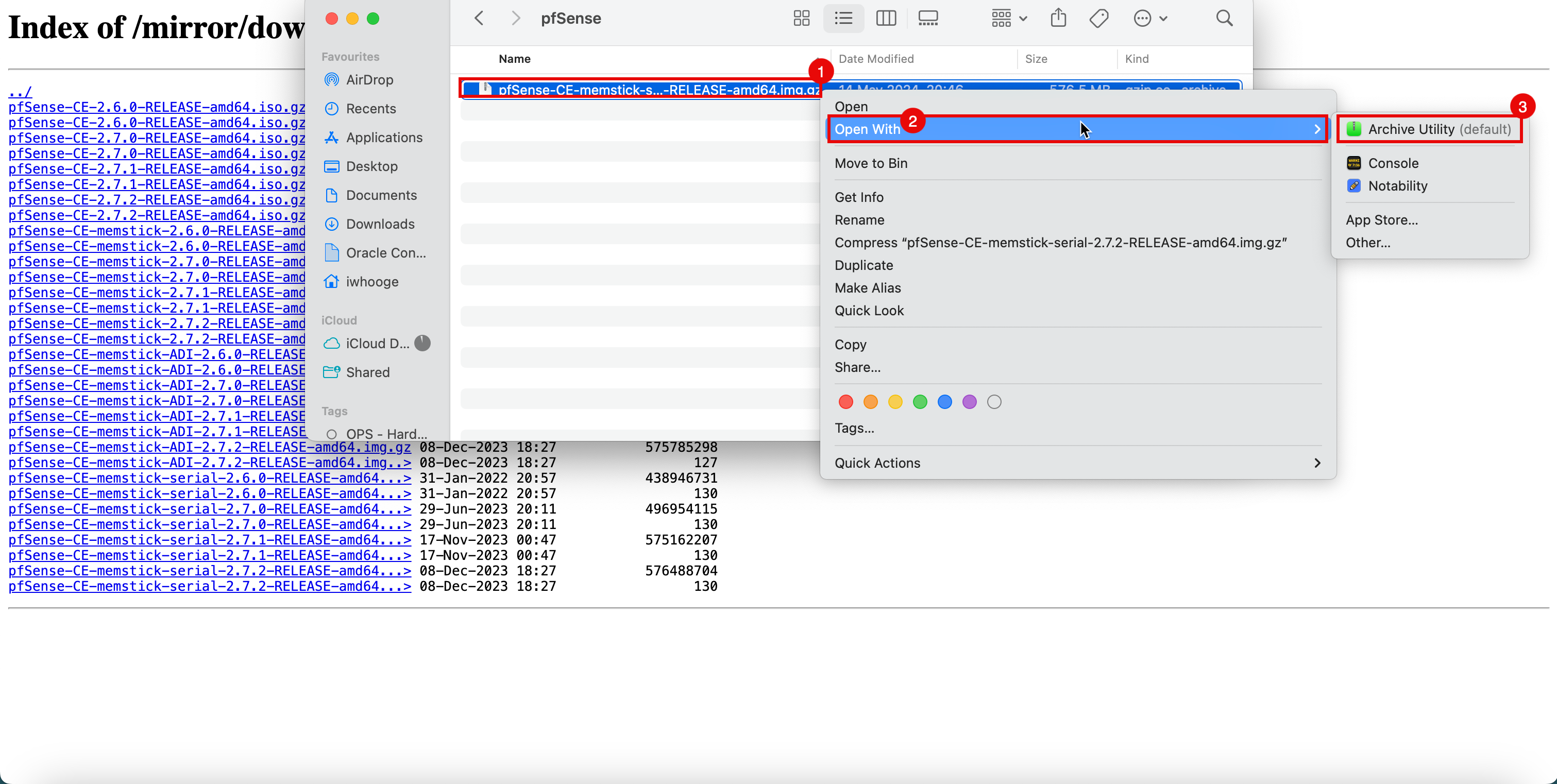

.gz. - Wenn Sie OS X verwenden, klicken Sie mit der rechten Maustaste auf die komprimierte Datei, und klicken Sie auf Öffnen mit.

- Wählen Sie Archivierungsutility (Standard), um das Image zu dekomprimieren.

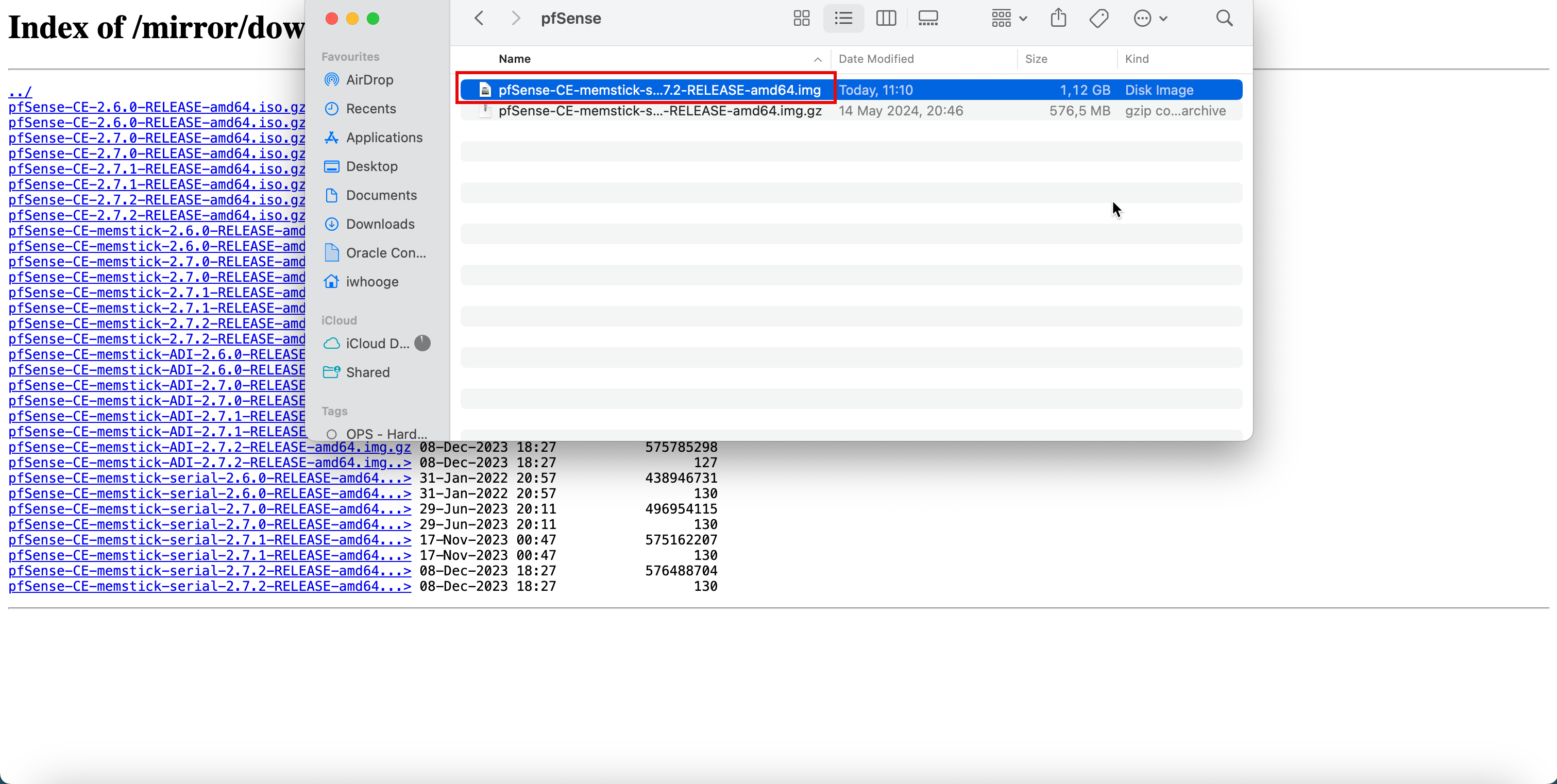

- Das Bild hat das Format

-

Beachten Sie, dass der Imagedateiname

pfSense-CE-memstick-serial-2.7.2-RELEASE-amd64.imglautet.

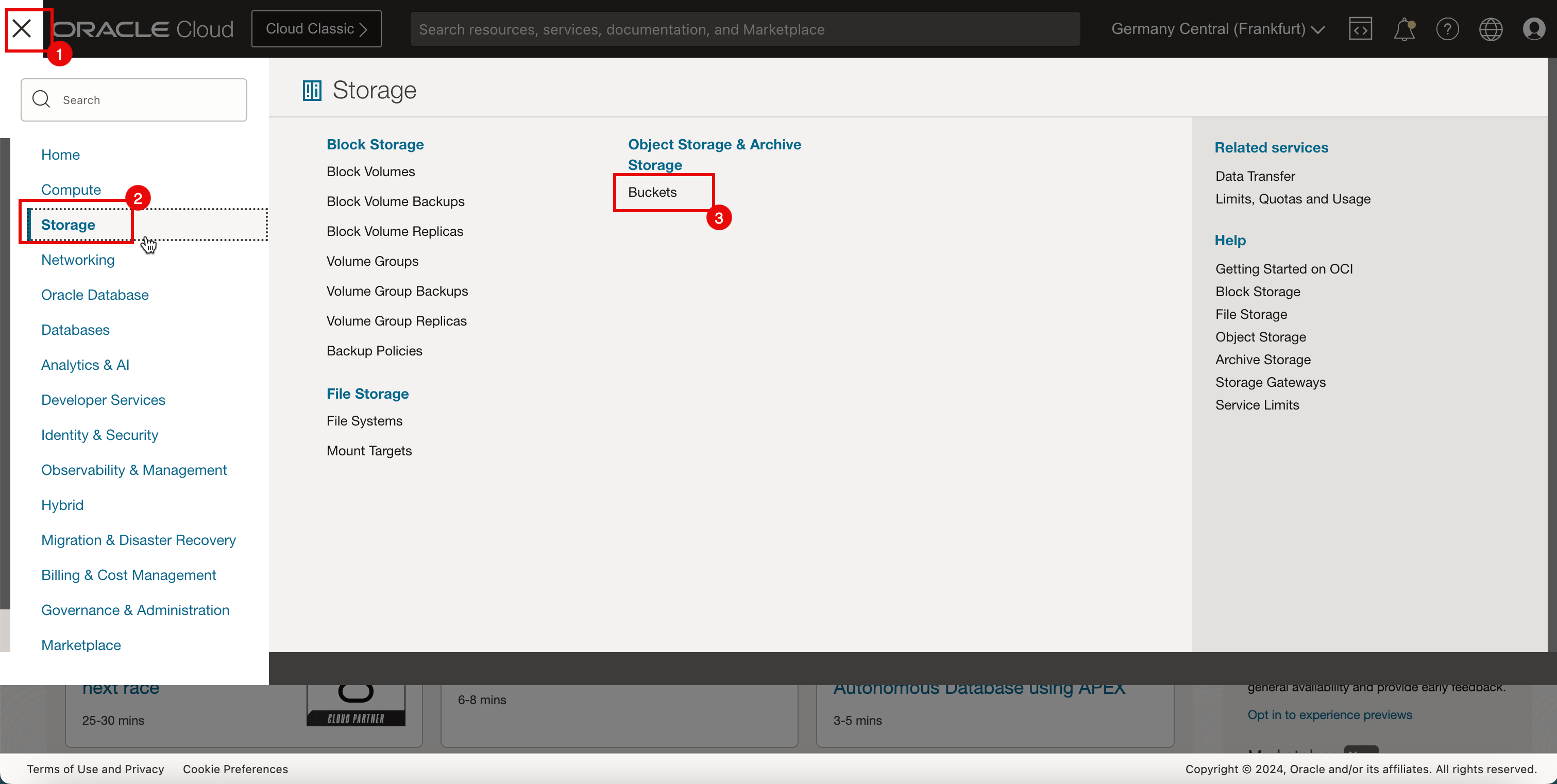

Aufgabe 2: OCI-Objektspeicher-Bucket erstellen

In dieser Aufgabe erstellen wir einen OCI Object Storage-Bucket, mit dem das pfSense-Image hochgeladen und ein benutzerdefiniertes Image erstellt wird.

-

Erstellen Sie einen Speicher-Bucket.

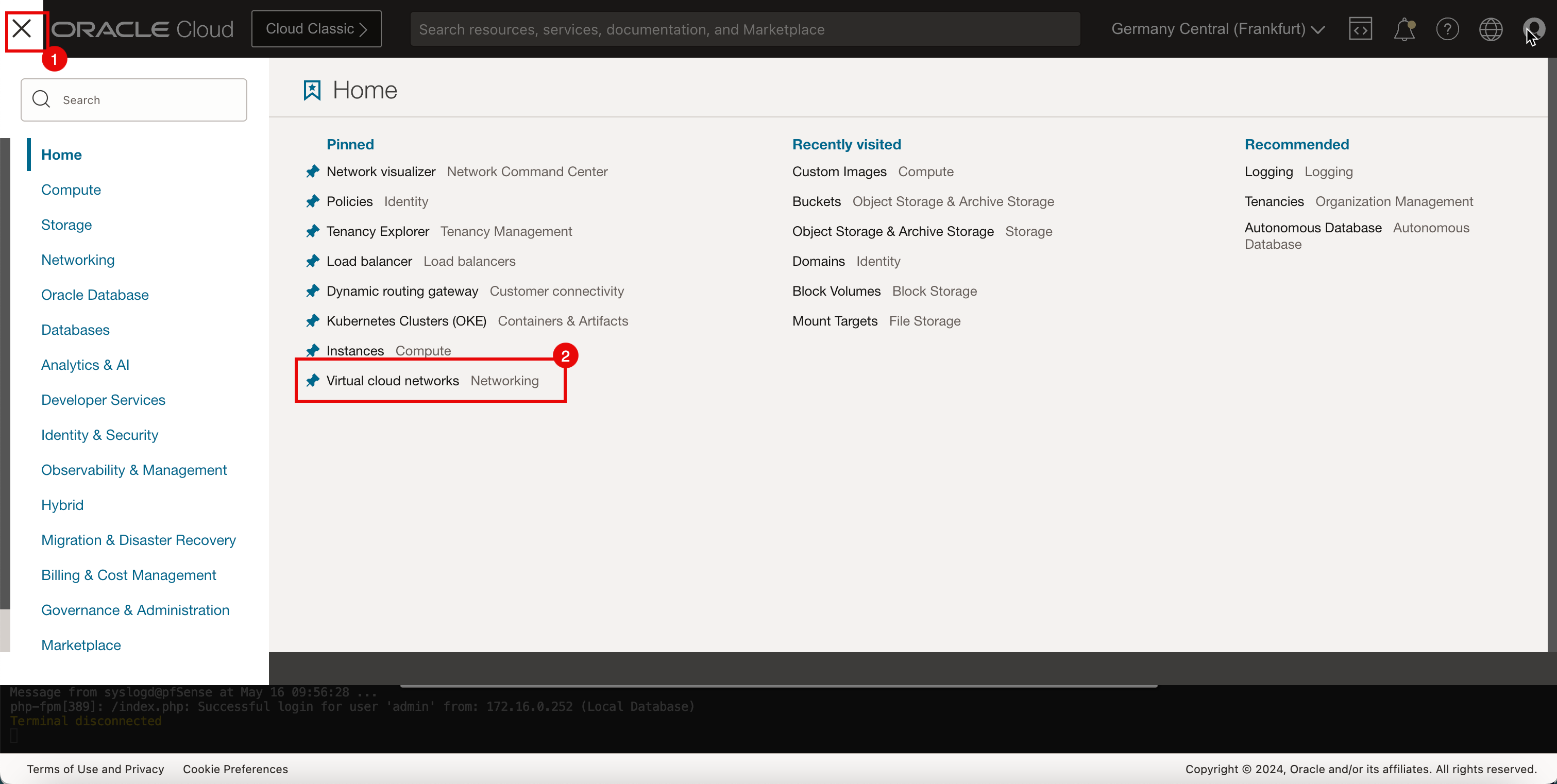

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Speicher.

- Klicken Sie auf Buckets.

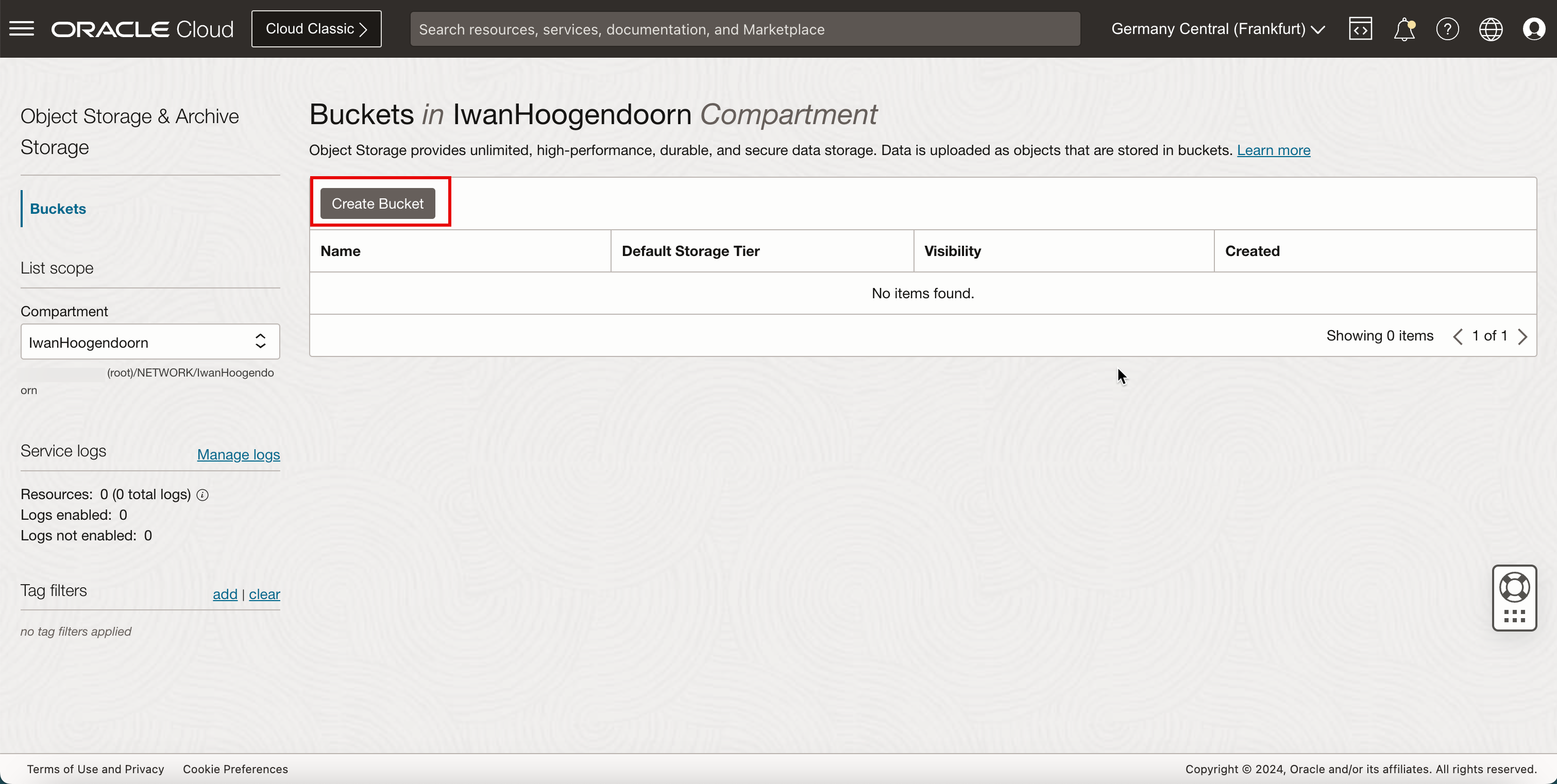

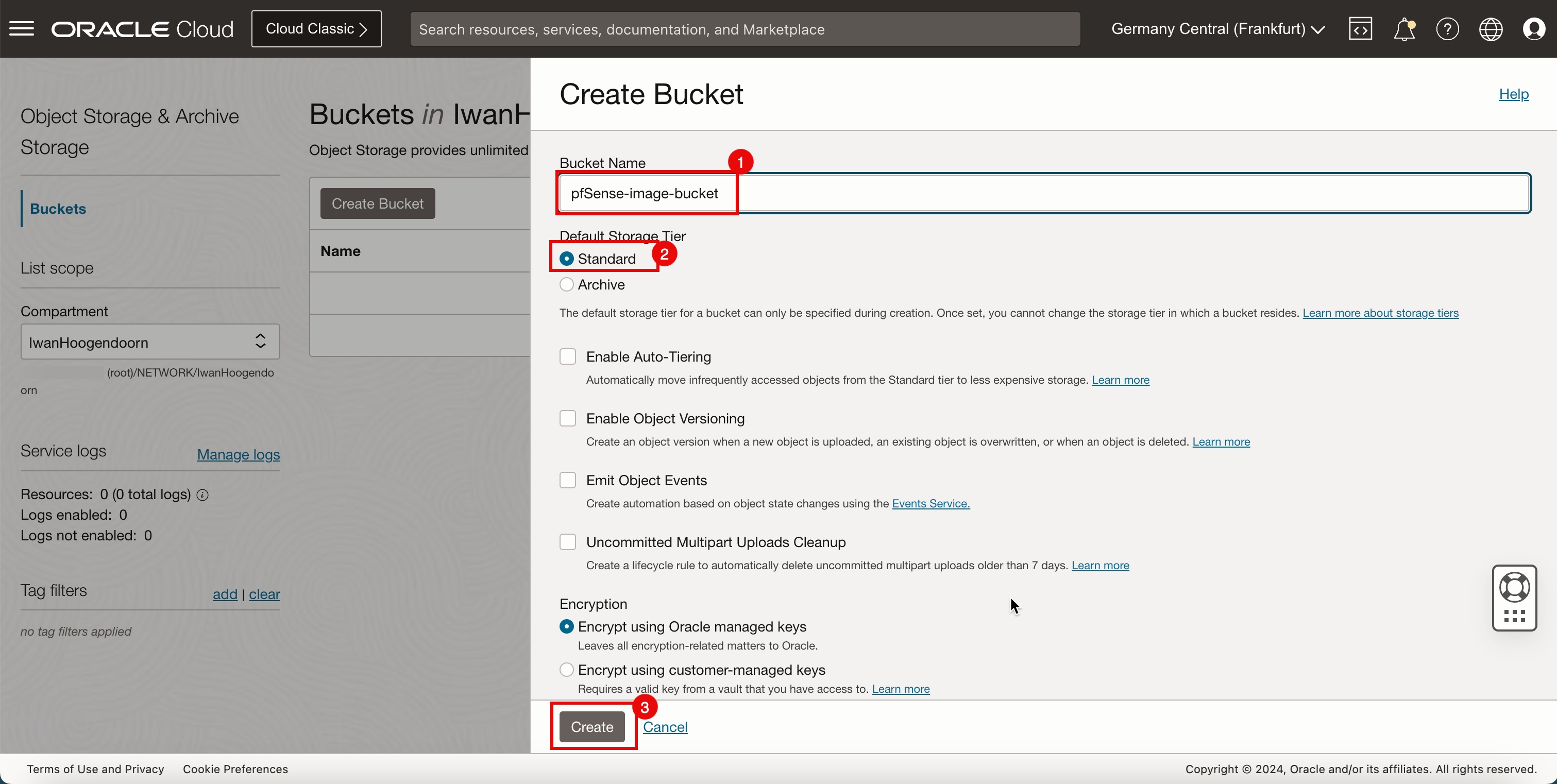

-

Klicken Sie auf Bucket erstellen.

- Geben Sie einen Wert für Zeitraumname ein.

- Wählen Sie Standard-Storage Tier als Standard-Storage Tier aus.

- Klicken Sie auf Erstellen.

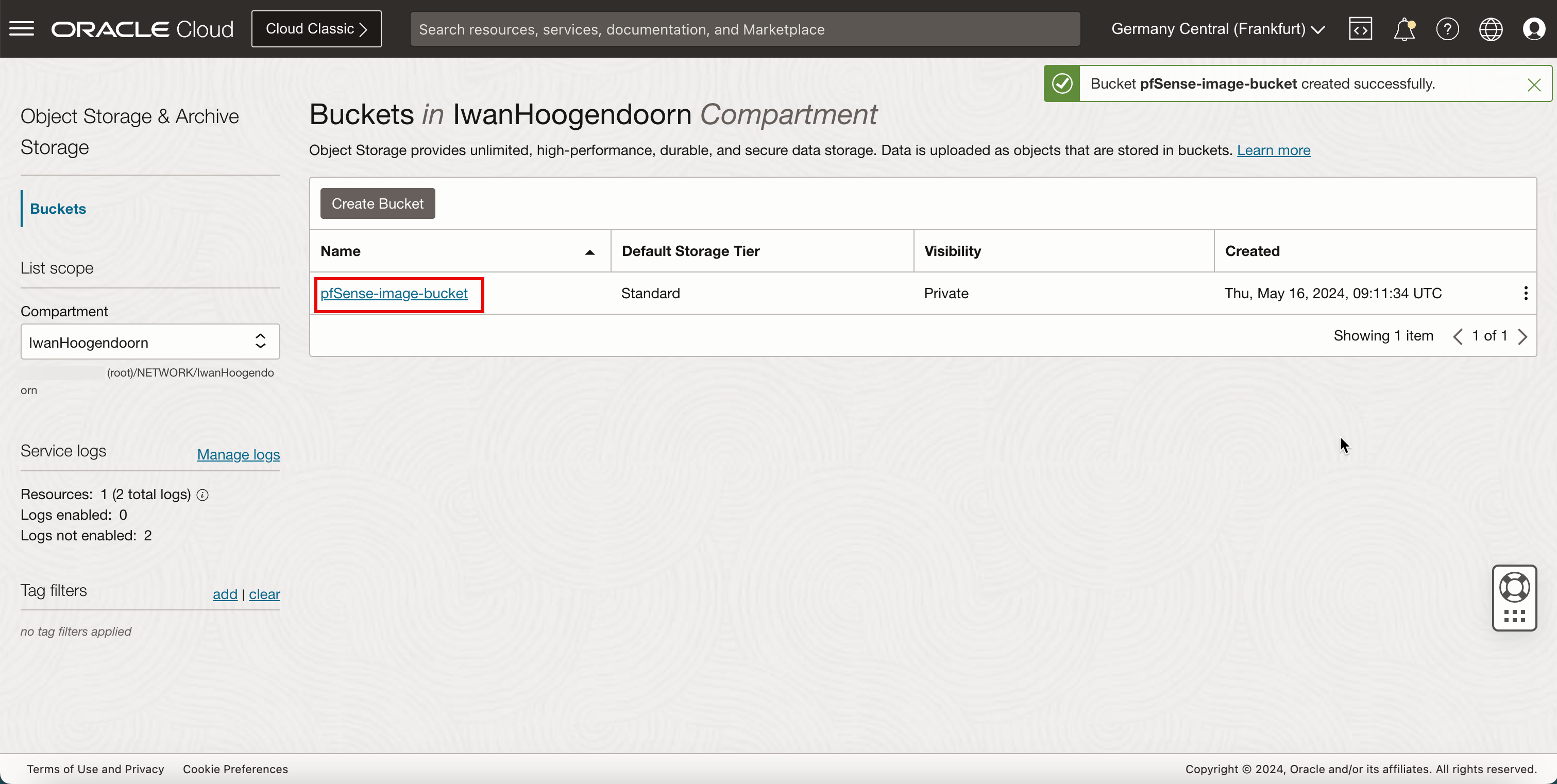

-

Beachten Sie, dass der Speicher-Bucket erstellt wurde.

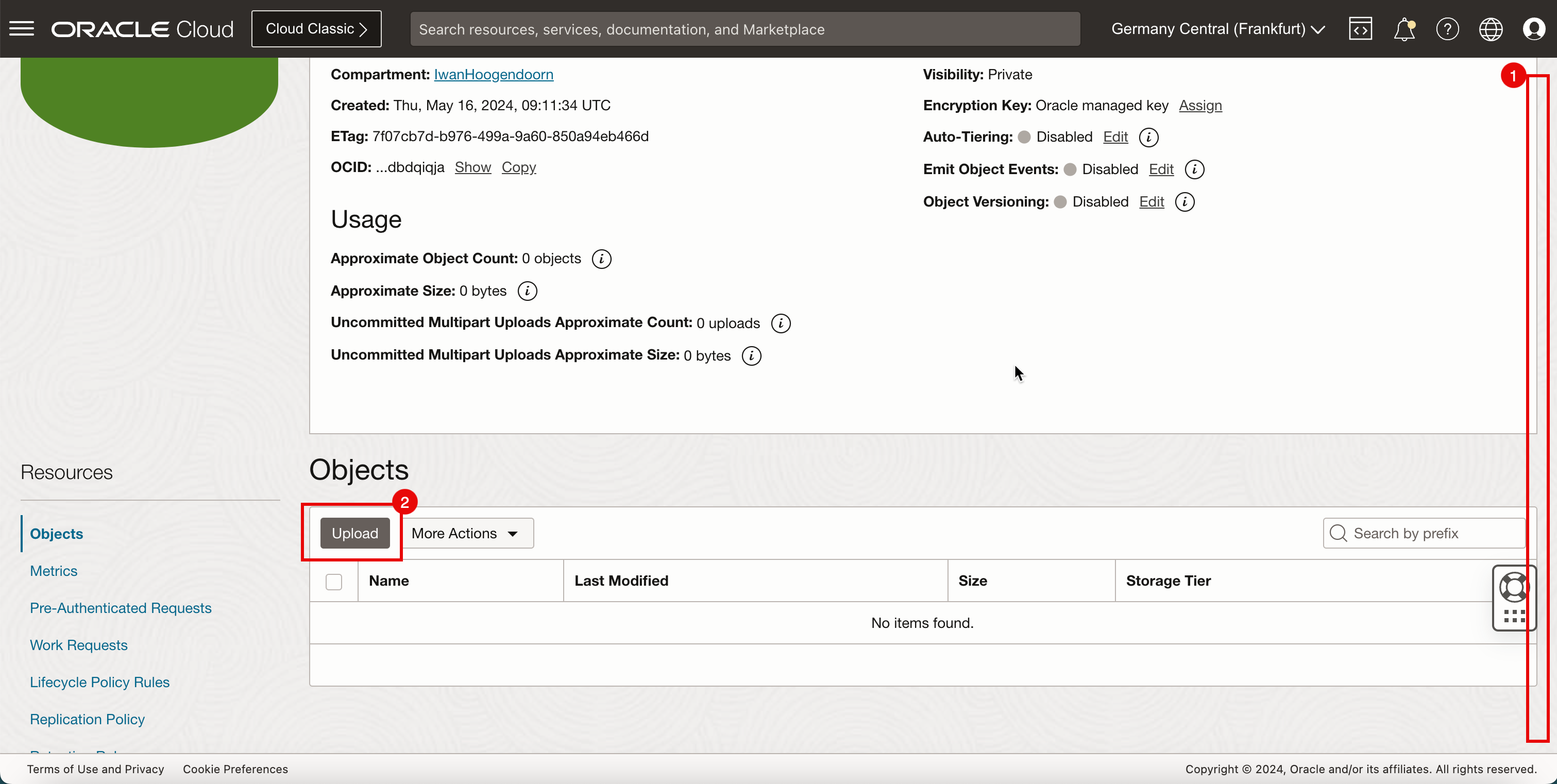

Aufgabe 3: pfSense-Image in den Speicher-Bucket hochladen

-

Laden Sie das Bild hoch, das wir in Aufgabe 1 heruntergeladen haben.

- Bildlauf nach unten.

- Klicken Sie auf Hochladen.

-

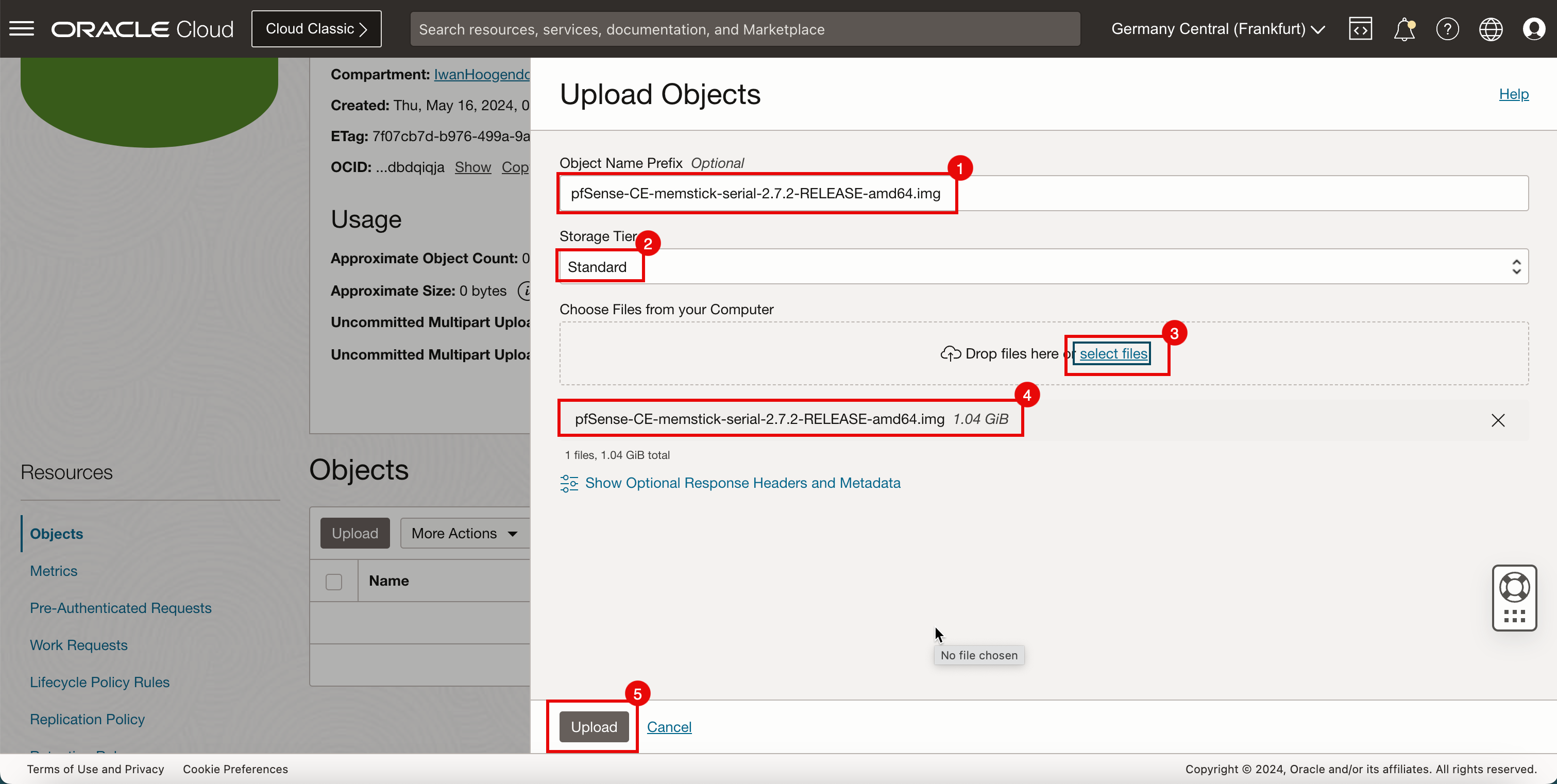

Geben Sie im Fenster Objekte hochladen die folgenden Informationen ein.

- Geben Sie das Objektnamenpräfix ein.

- Wählen Sie Standard als Storage Tier aus.

- Klicken Sie auf Dateien auswählen, und wählen Sie das Image pfSense aus.

- Wenn Sie das Bild pfSense ausgewählt haben, wird es im folgenden Abschnitt angezeigt.

- Klicken Sie auf Hochladen.

-

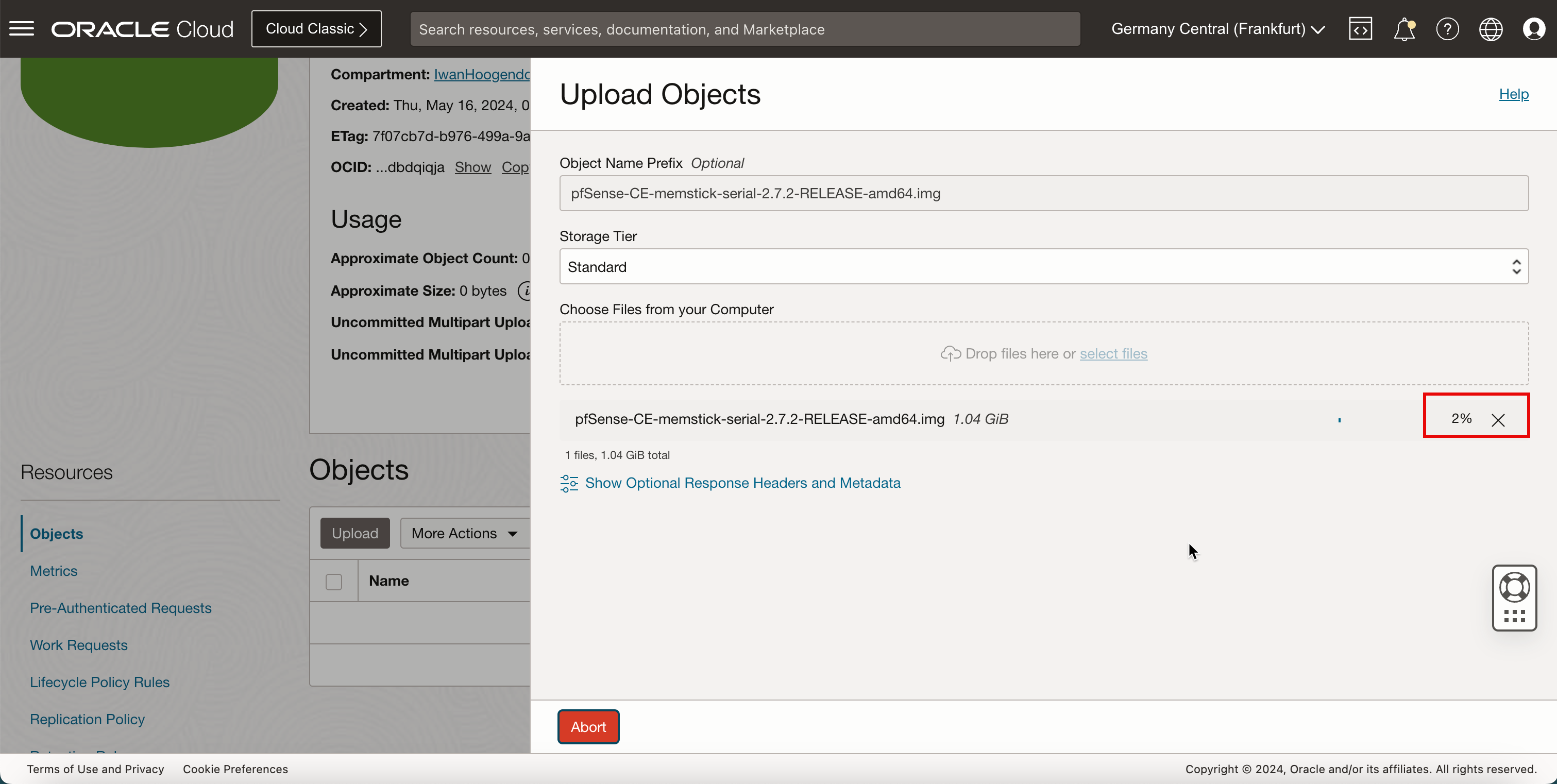

Während das pfSense-Image in den Speicher-Bucket hochgeladen wird, können Sie den Fortschritt überwachen.

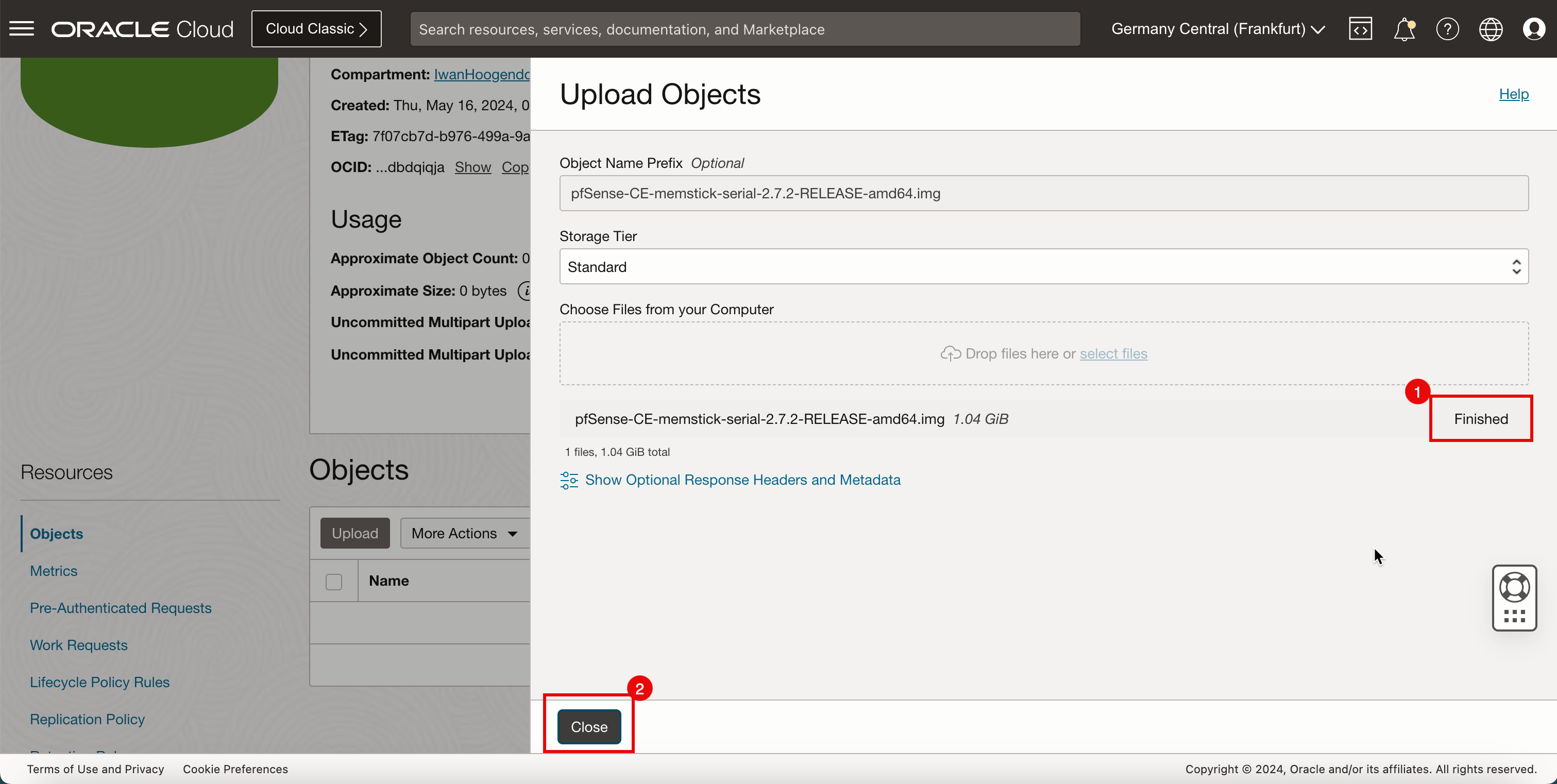

- Wenn das pfSense-Image vollständig hochgeladen wird, lautet der Fortschrittsstatus Fertig.

- Klicken Sie auf Schließen.

Aufgabe 4: Benutzerdefiniertes Image erstellen

Wir haben das Bild pfSense hochgeladen. Jetzt müssen wir ein benutzerdefiniertes OCI-Image aus diesem hochgeladenen Image erstellen. Dieses benutzerdefinierte OCI-Image wird zum Erstellen der Firewallinstanz pfSense verwendet.

-

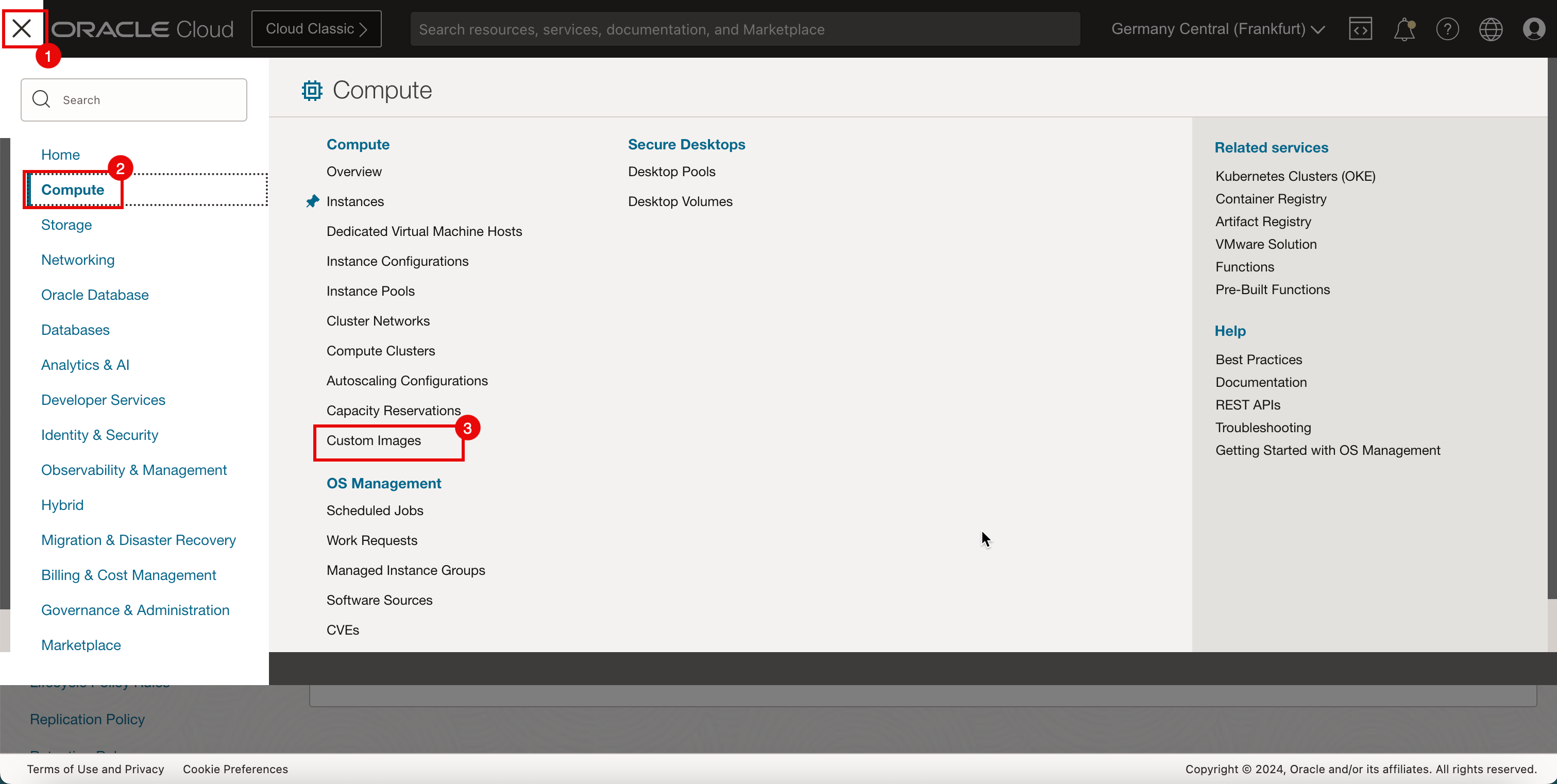

Benutzerdefiniertes Image erstellen.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Berechnen.

- Klicken Sie auf Benutzerdefiniertes Image.

-

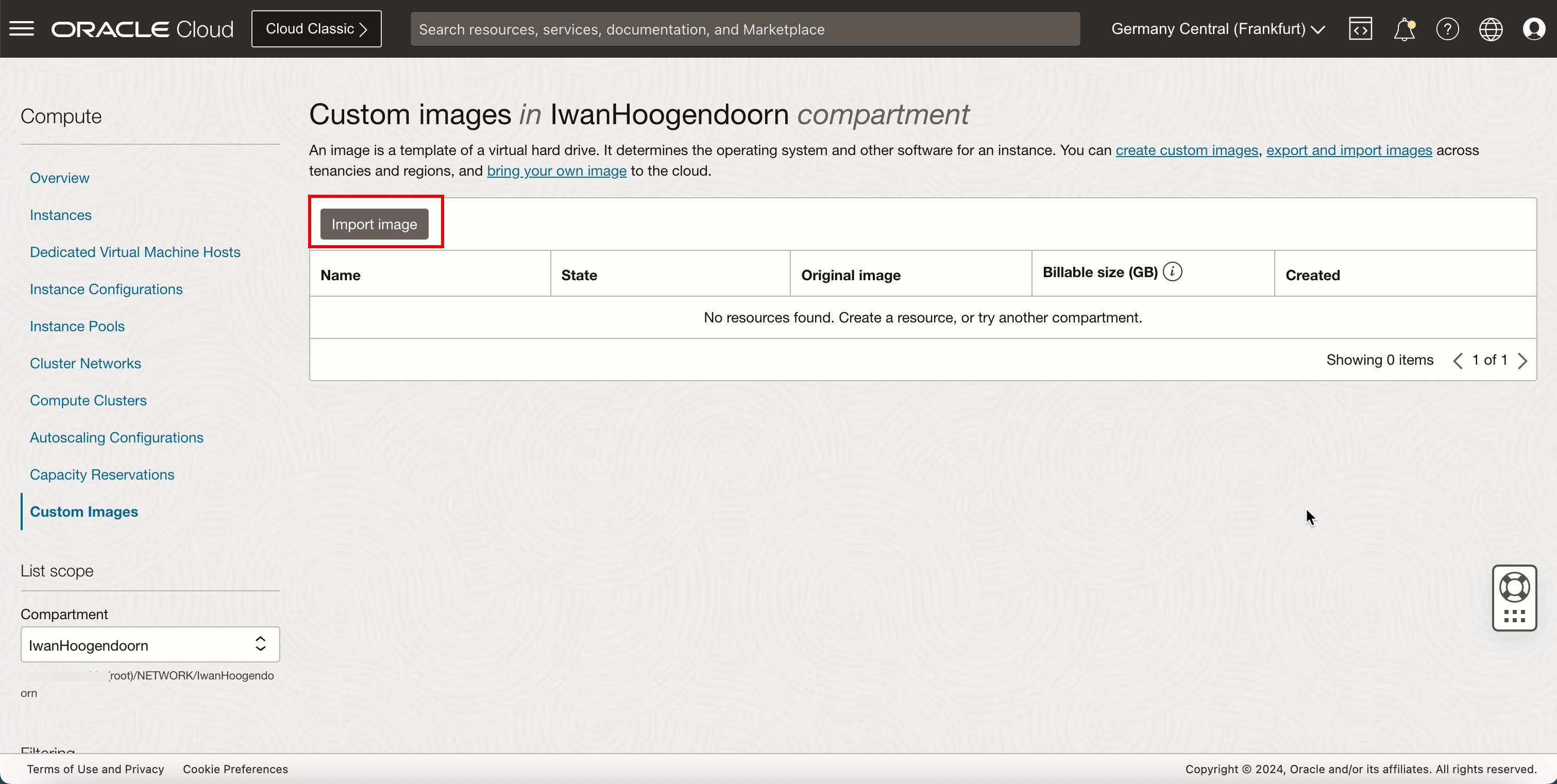

Klicken Sie auf Image importieren.

-

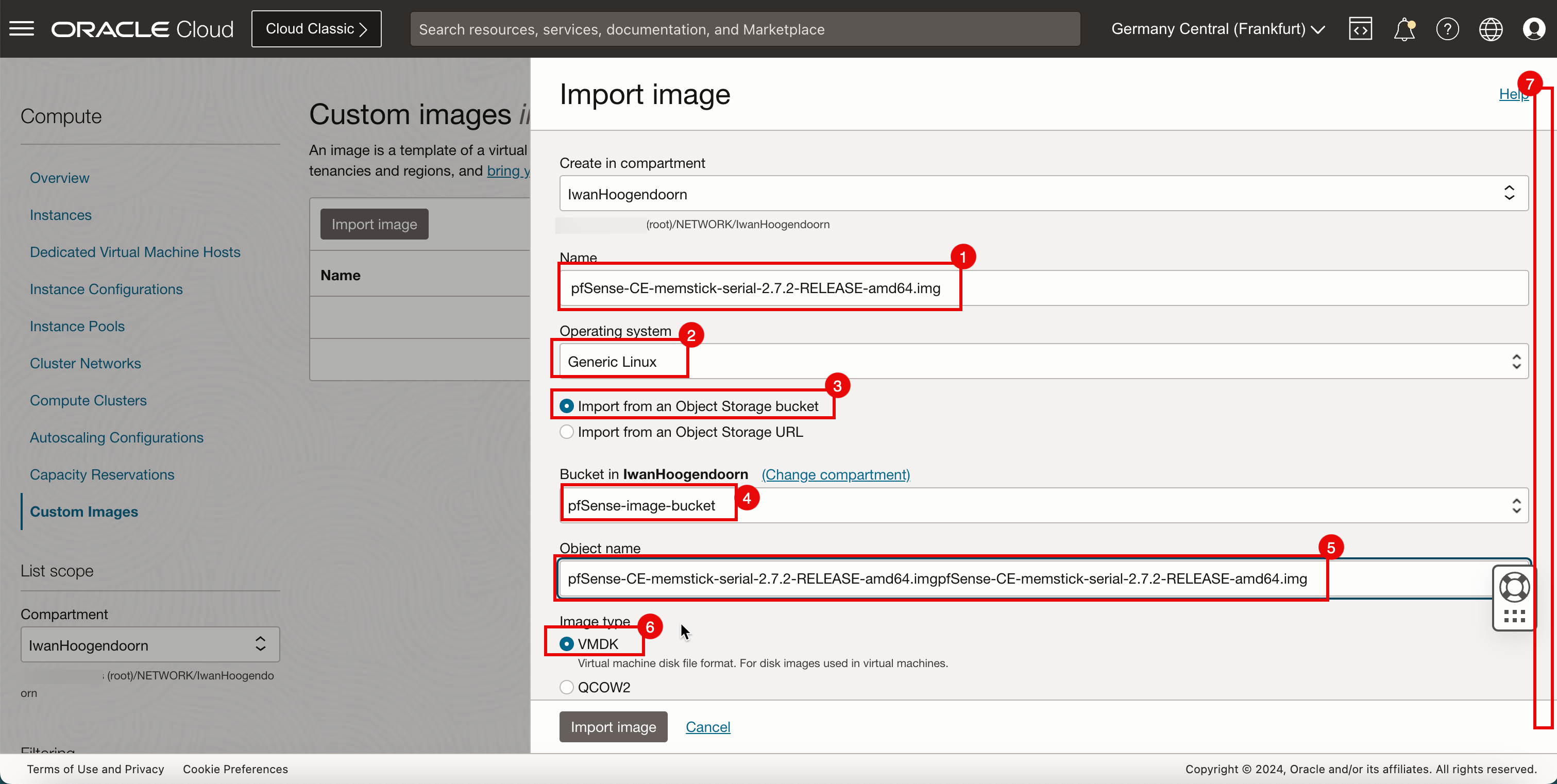

Geben Sie im Abschnitt Image importieren die folgenden Informationen ein.

- Geben Sie einen Namen ein.

- Wählen Sie Generisches Linux als Betriebssystem aus.

- Wählen Sie Aus Objektspeicher-Bucket importieren aus.

- Wählen Sie den Speicher-Bucket aus, in den Sie das Image hochgeladen haben.

- Wählen Sie unter Objektname das Image pfSense aus.

- Wählen Sie VMDK als Imagetyp aus.

- Bildlauf nach unten.

-

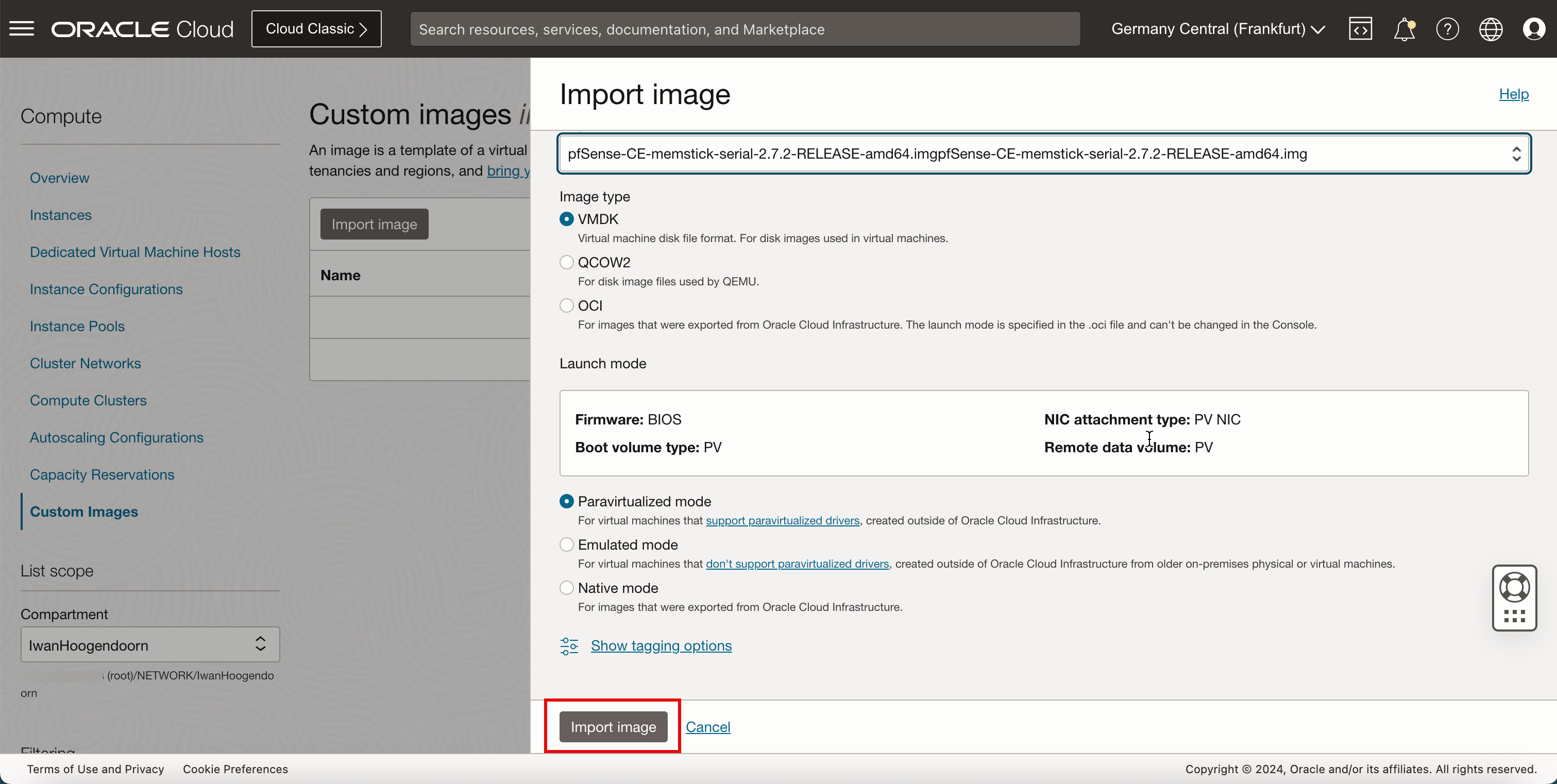

Behalten Sie die Standardwerte für andere Felder bei, und klicken Sie auf Image importieren.

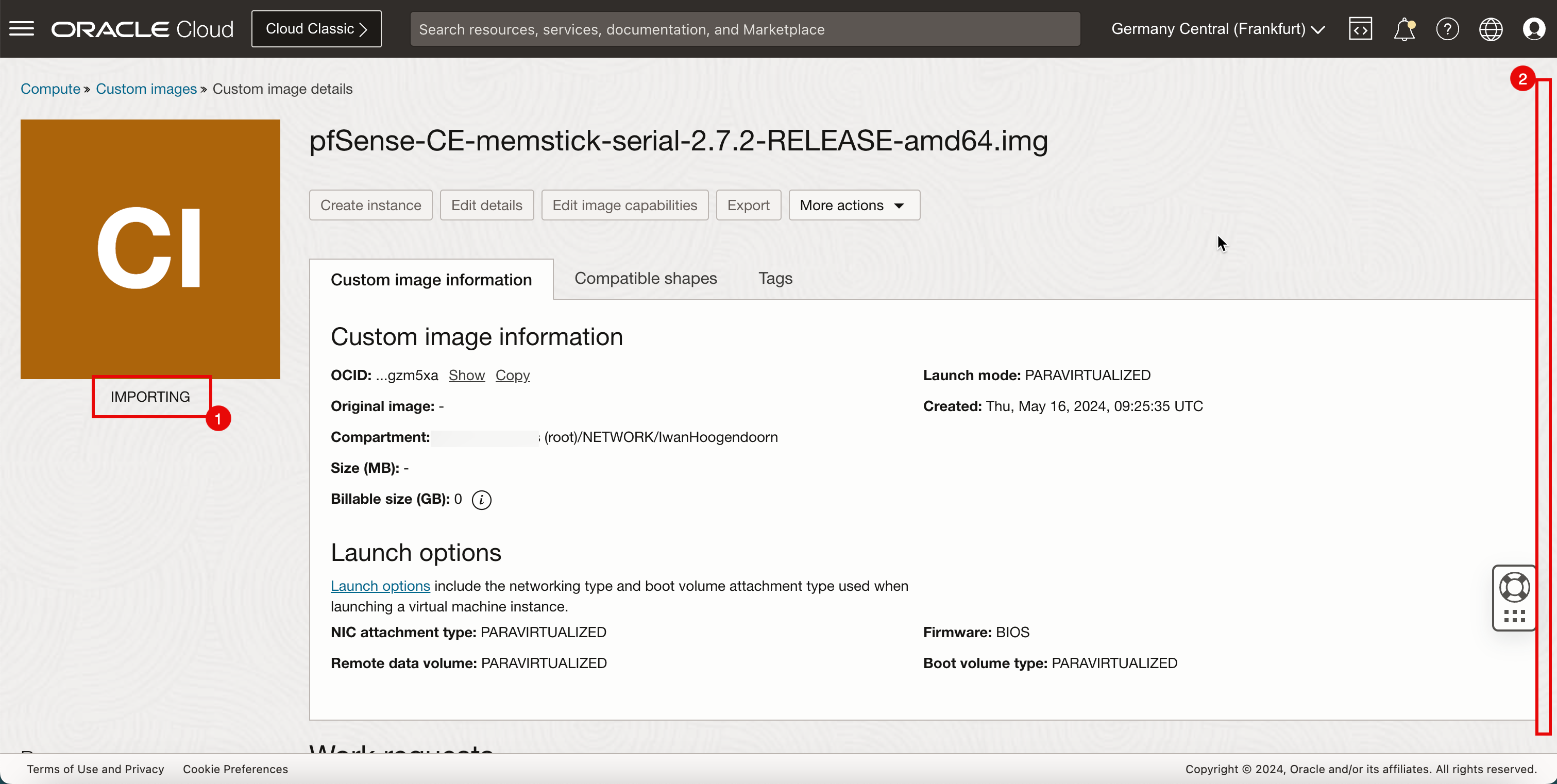

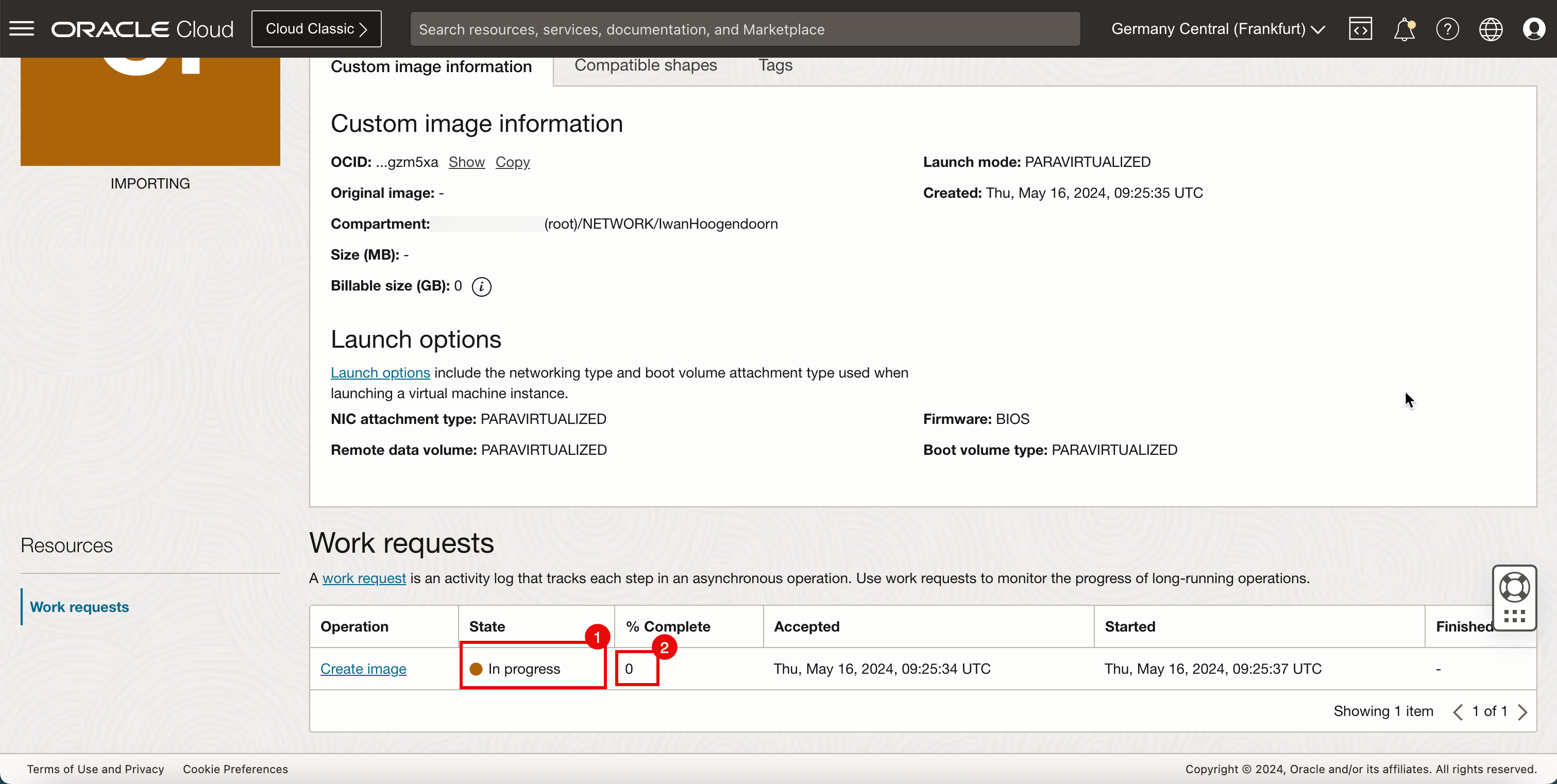

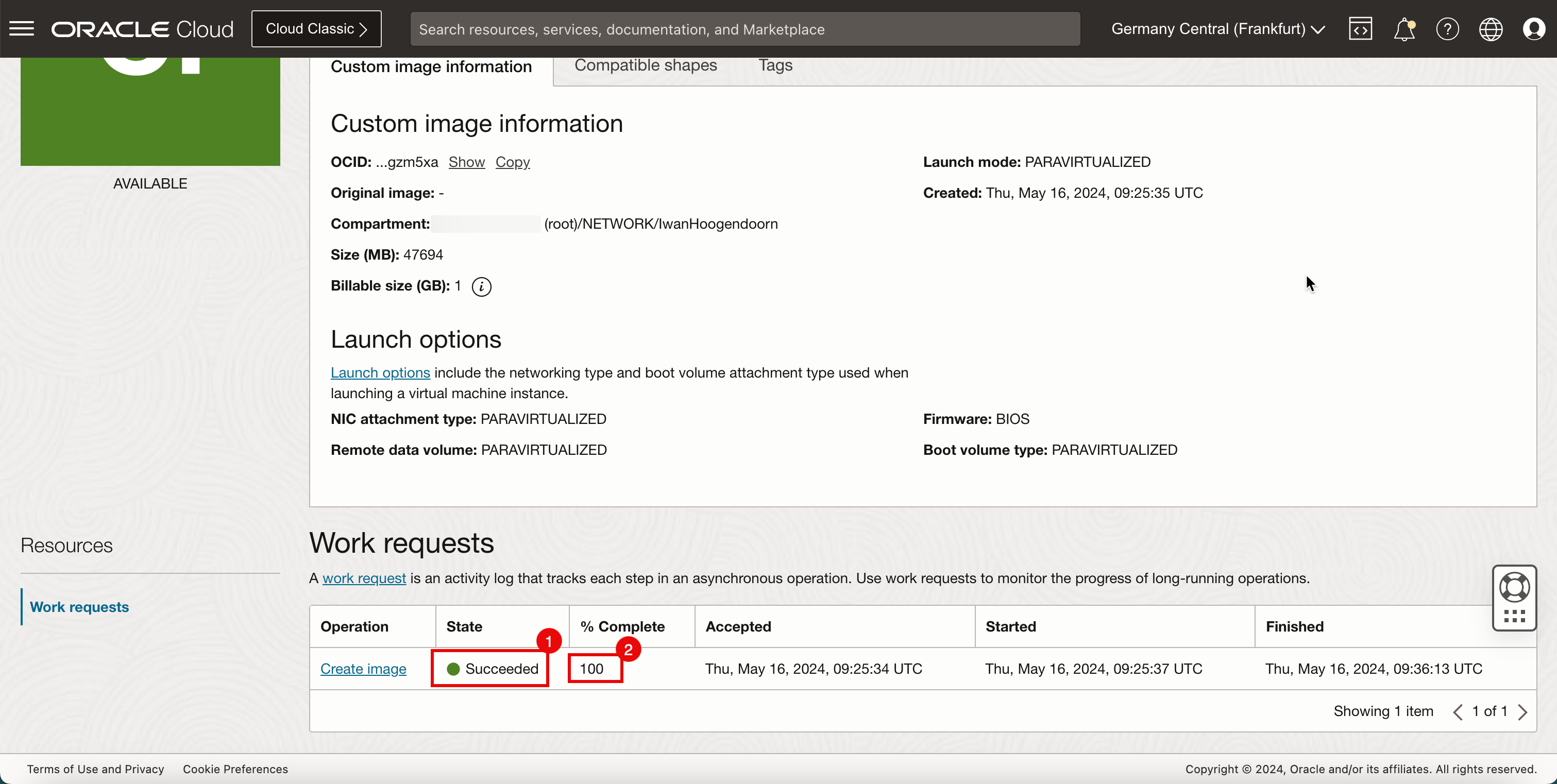

- Beachten Sie, dass der Status IMPORTING lautet.

- Bildlauf nach unten.

- Beachten Sie, dass der Status In Bearbeitung lautet.

- Überwachen Sie den Fortschritt.

- Nach einigen Minuten lautet der Status Verfügbar, und der Status wird in Erfolgreich geändert.

- Der Fertigstellungsgrad wird auf 100% gesetzt.

Aufgabe 5: Instanz mit dem benutzerdefinierten pfSense-Image erstellen

-

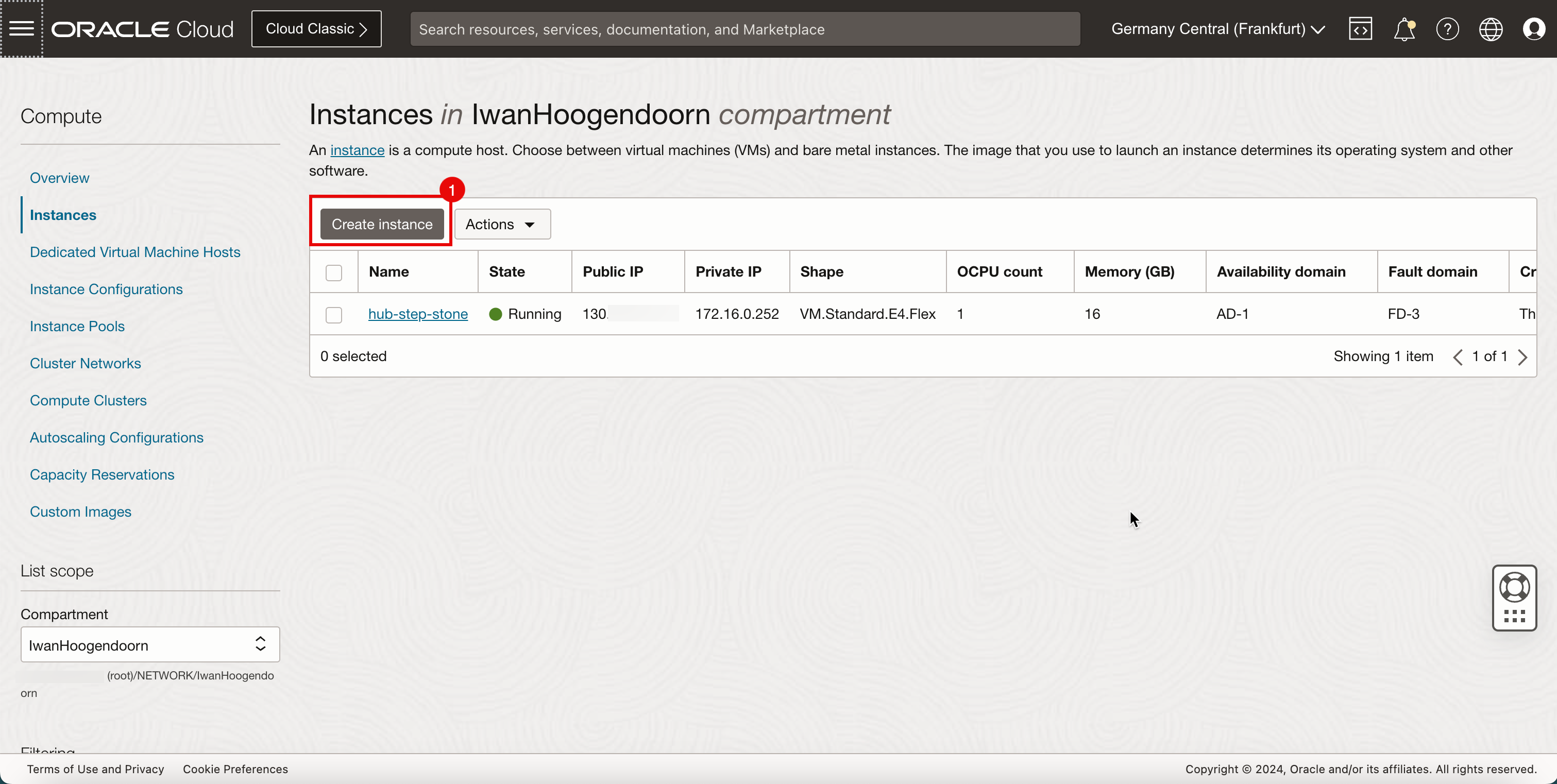

Instanz erstellen.

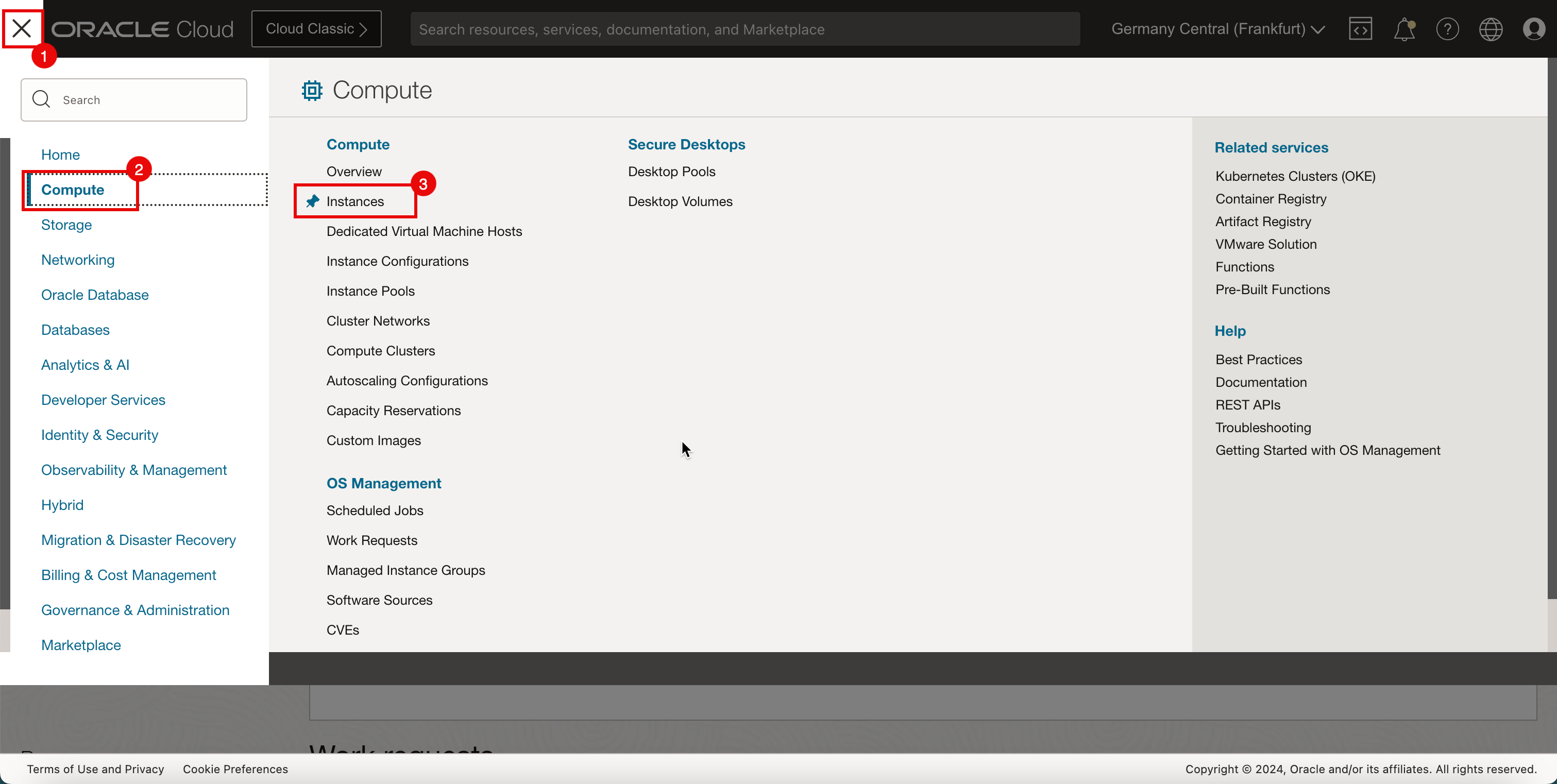

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Berechnen.

- Klicken Sie auf Instanzen.

- Klicken Sie auf Instanz erstellen.

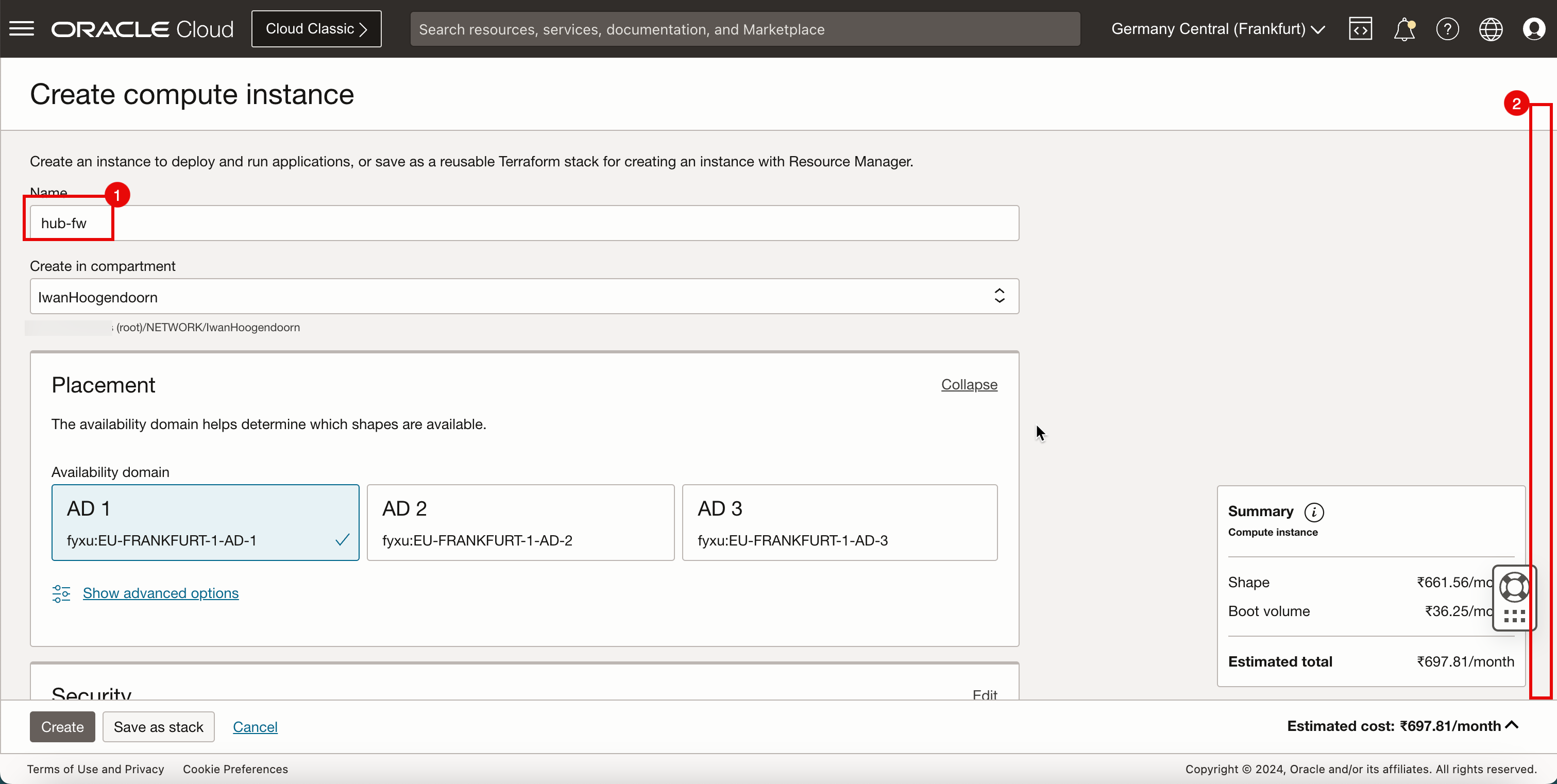

- Geben Sie den Namen der Instanz ein.

- Bildlauf nach unten.

-

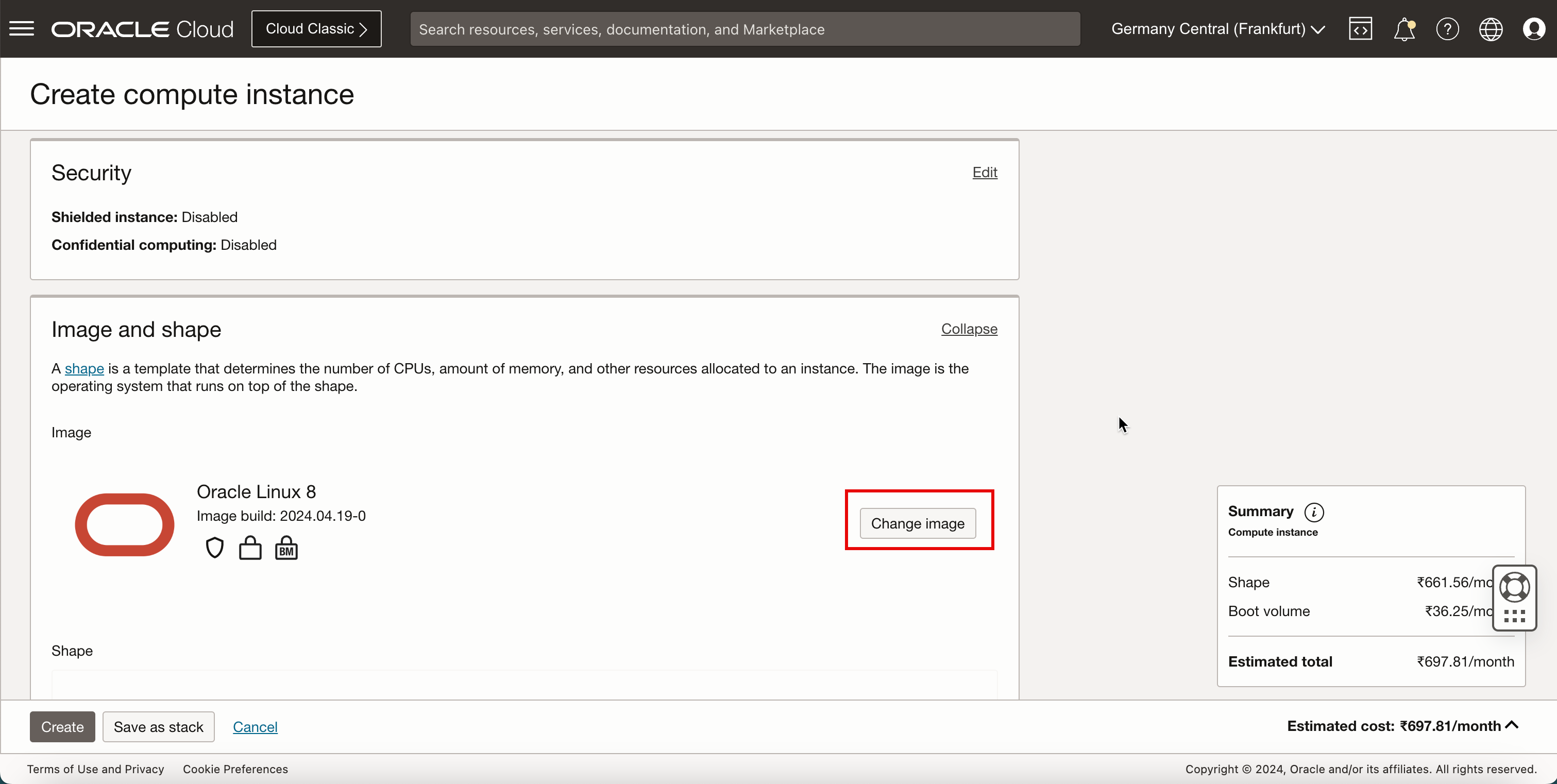

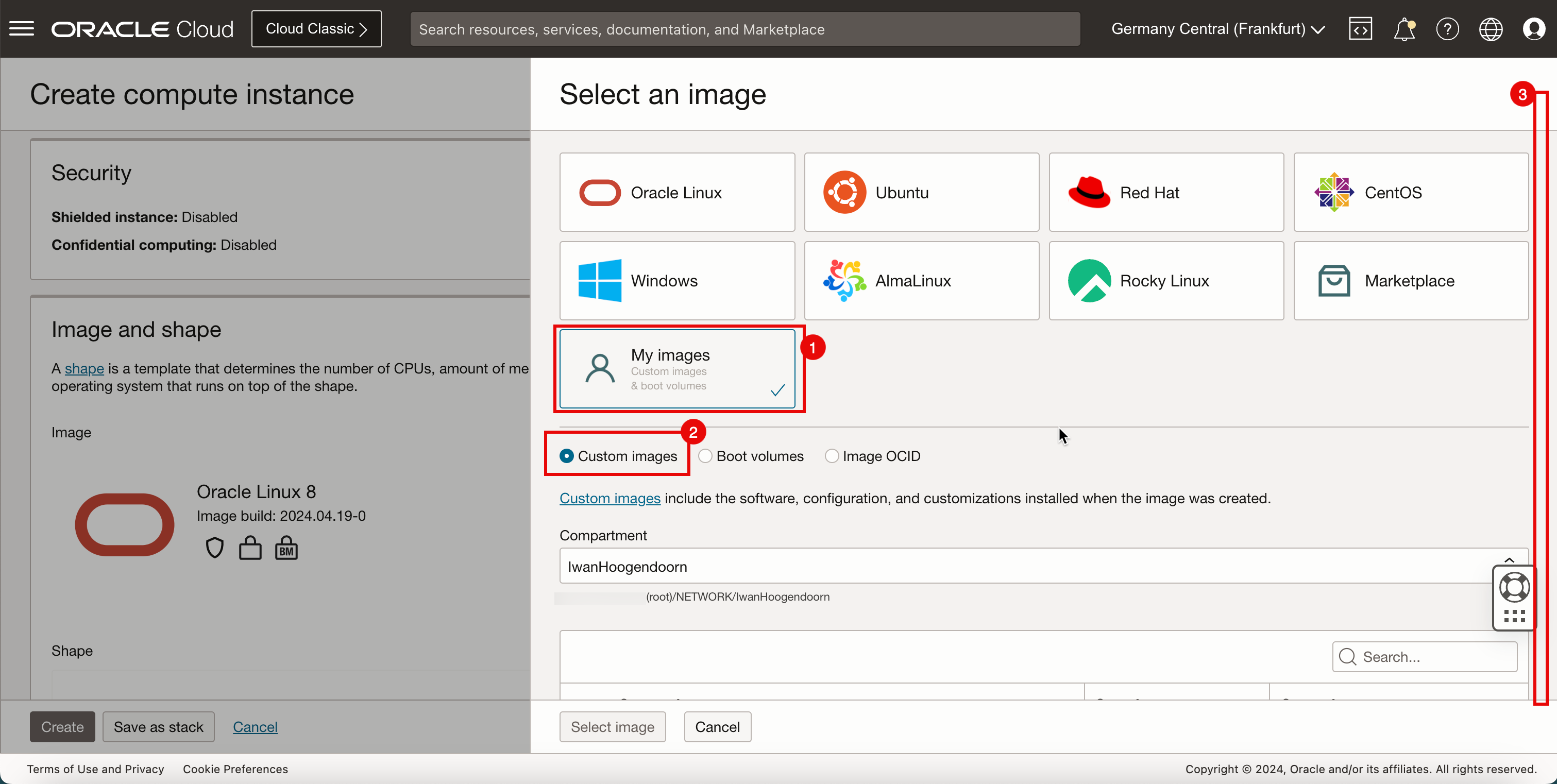

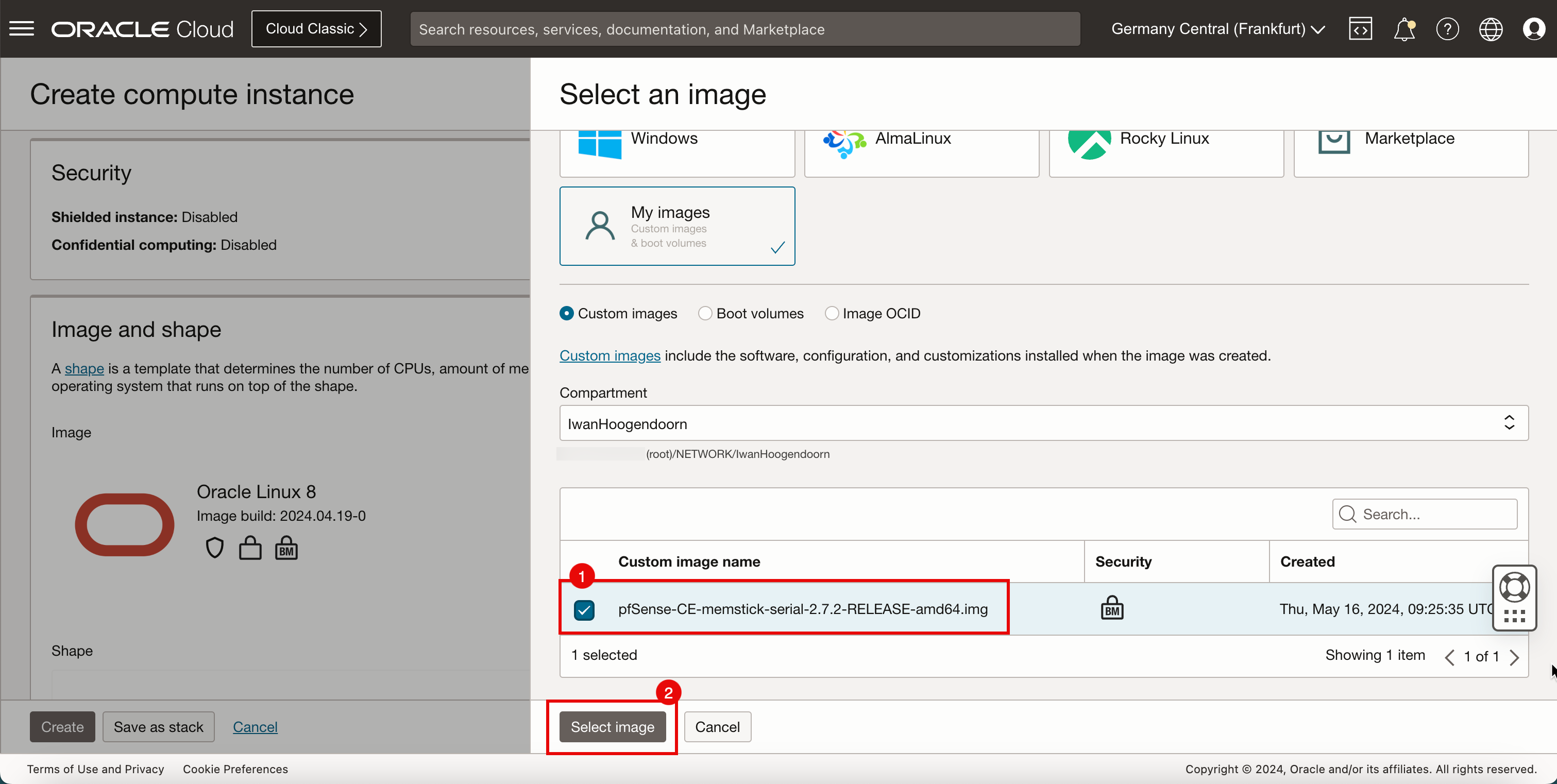

Klicken Sie auf Image ändern.

- Wählen Sie Meine Images aus.

- Wählen Sie Benutzerdefinierte Images aus.

- Bildlauf nach unten.

- Wählen Sie das benutzerdefinierte Bild aus, das in Aufgabe 4 erstellt wurde.

- Klicken Sie auf Image auswählen.

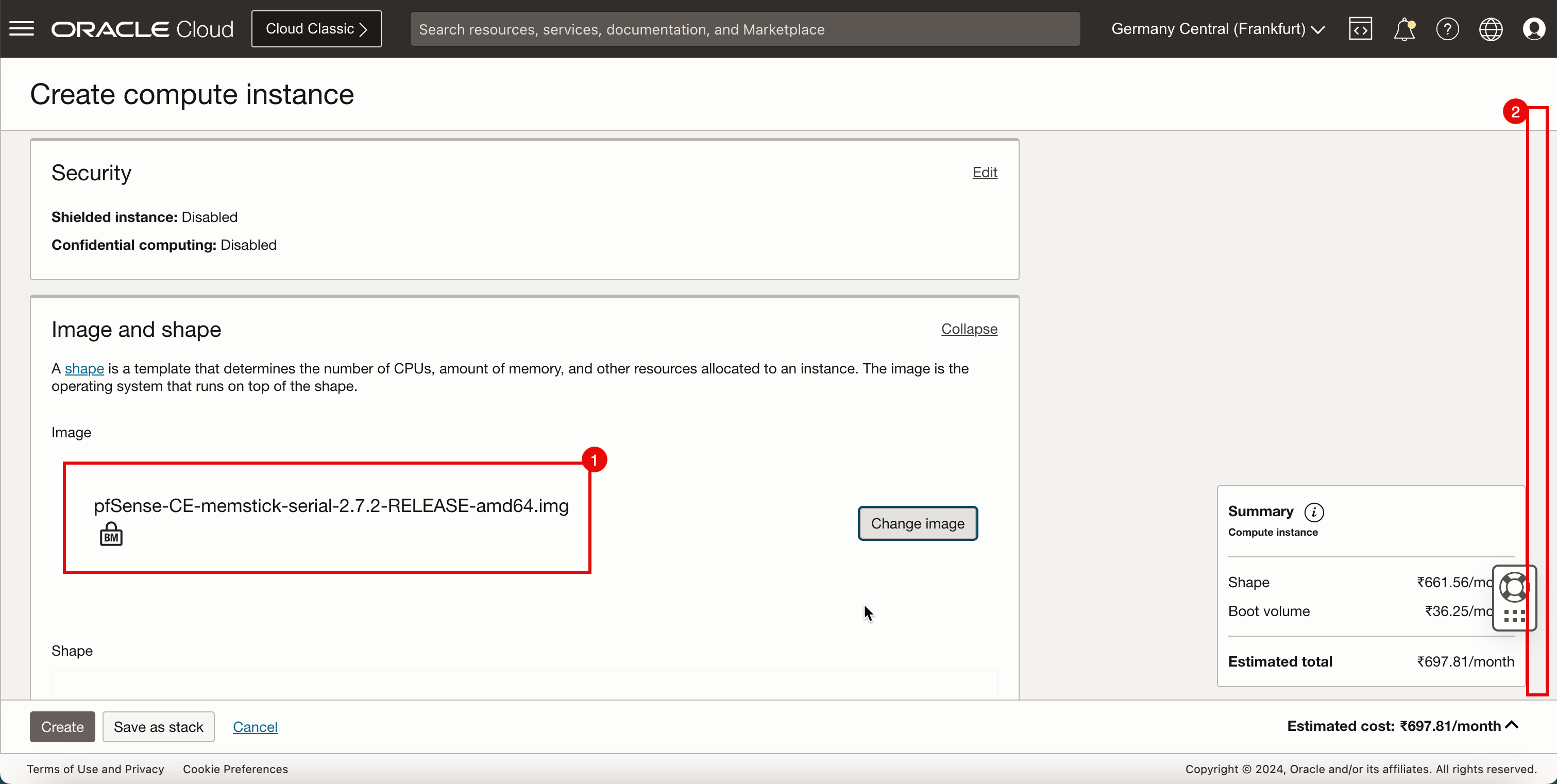

- Beachten Sie, dass das Image pfSense ausgewählt ist.

- Bildlauf nach unten.

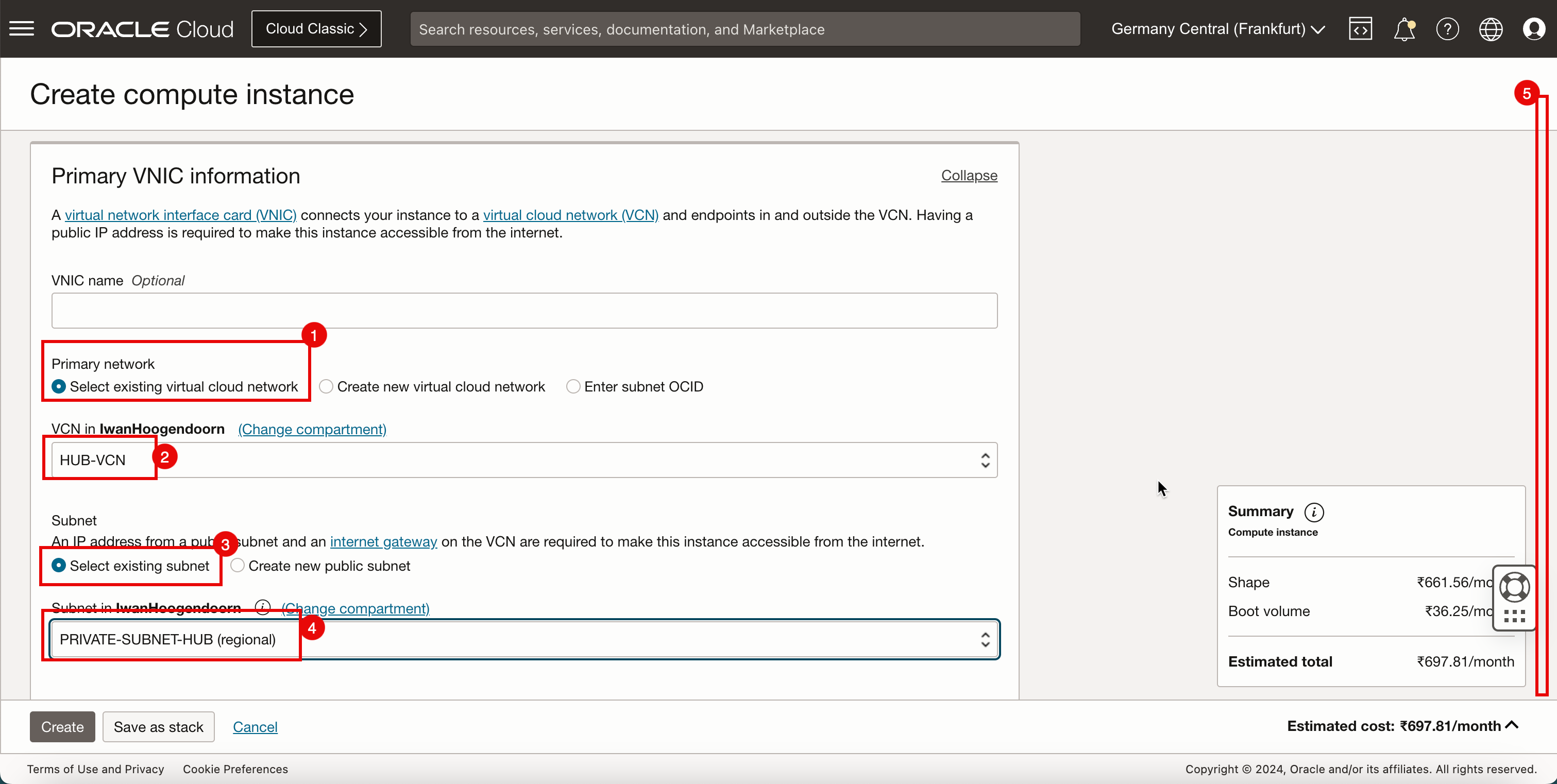

- Wählen Sie unter Primäres Netzwerk die Option Vorhandenes virtuelles Cloud-Netzwerk auswählen aus.

- Wählen Sie das VCN aus, das Sie an die pfSense-Instanz anhängen möchten.

- Wählen Sie unter Subnetz ein Vorhandenes Subnetz auswählen aus.

- Wählen Sie das Subnetz aus, das Sie an die Instanz pfSense anhängen möchten.

- Bildlauf nach unten.

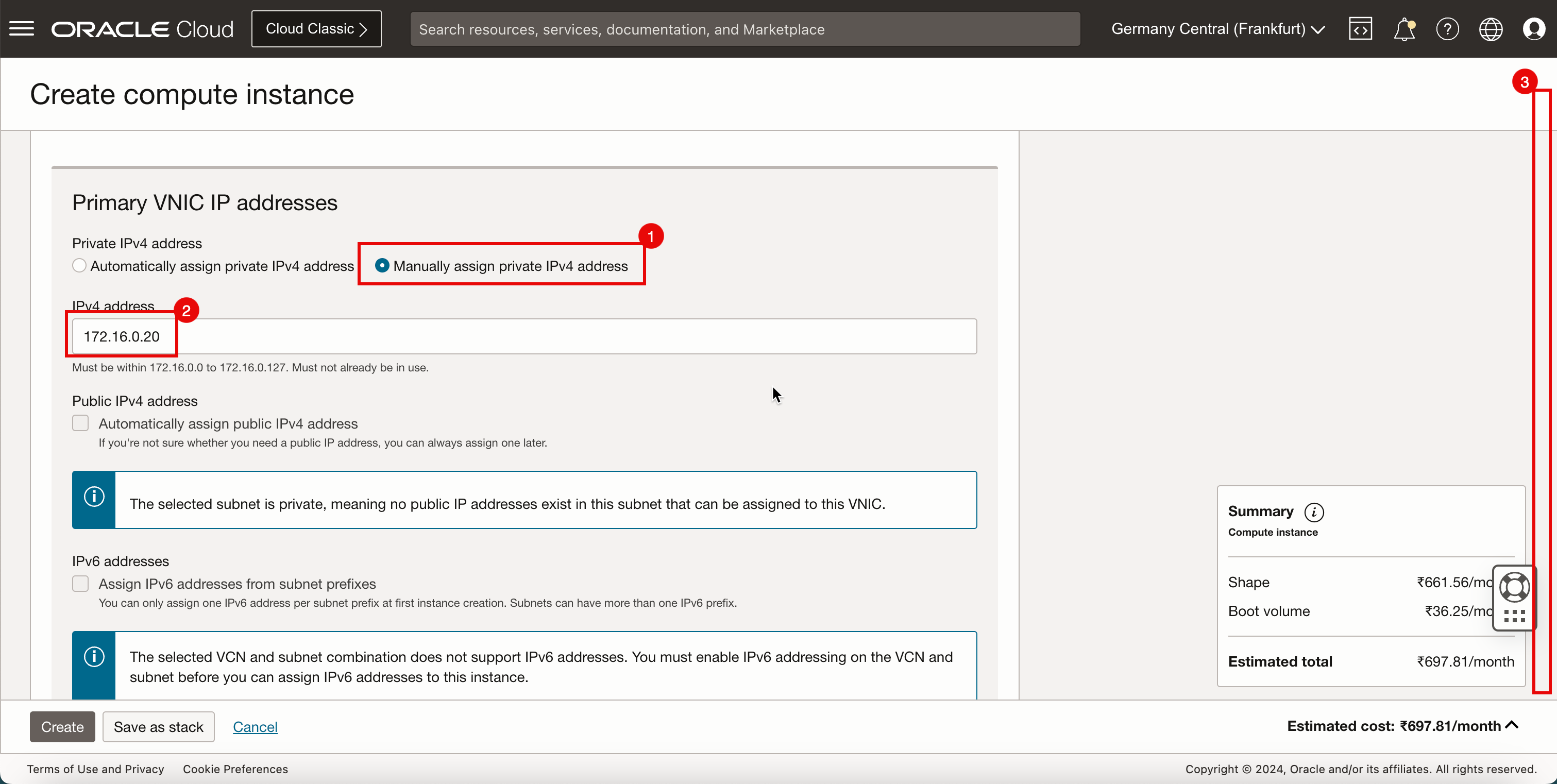

- Wählen Sie Private IPv4-Adresse manuell zuweisen aus.

- Geben Sie eine IPv4-Adresse ein.

- Bildlauf nach unten.

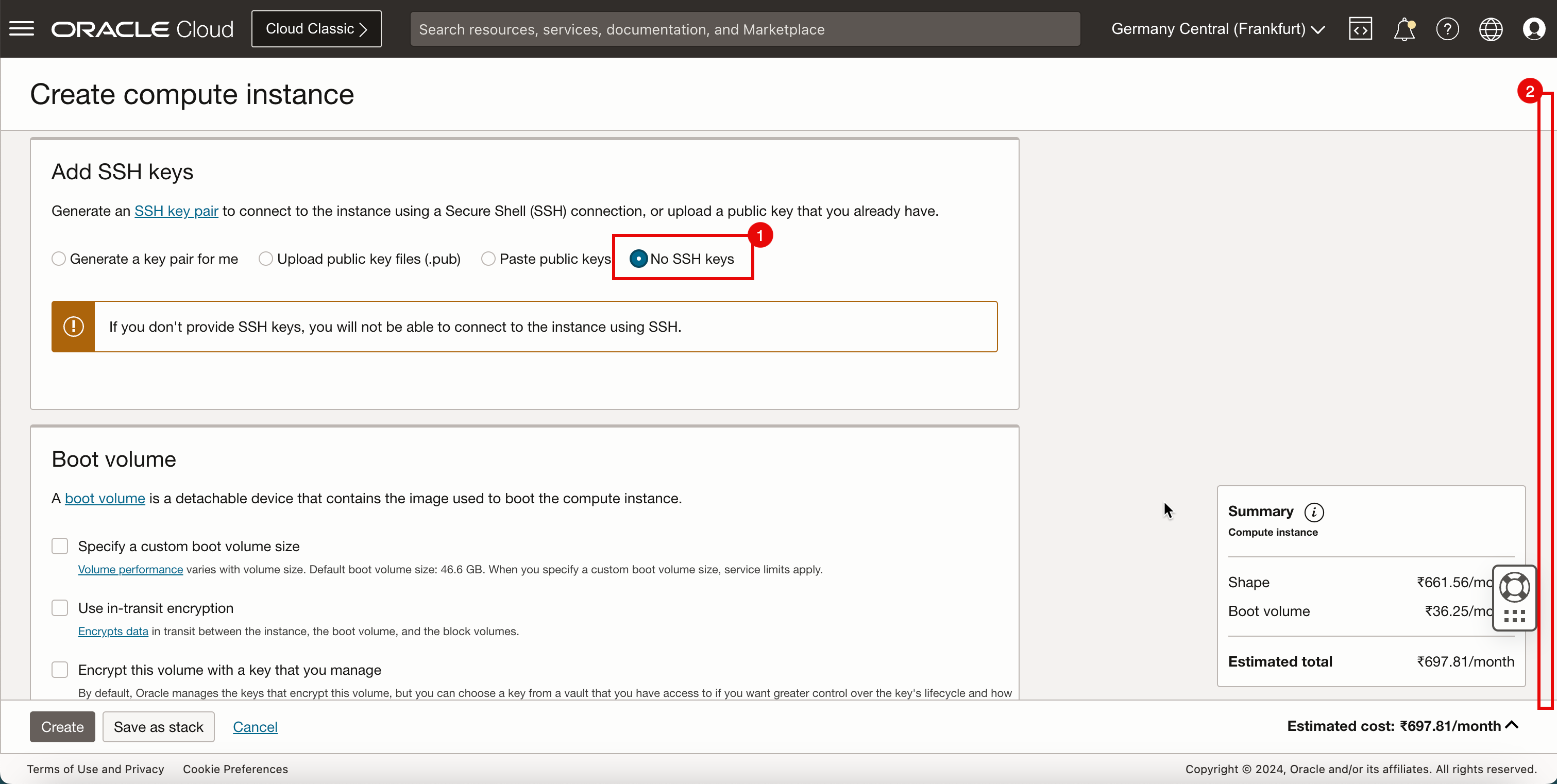

- Wählen Sie No SSH Keys.

- Bildlauf nach unten.

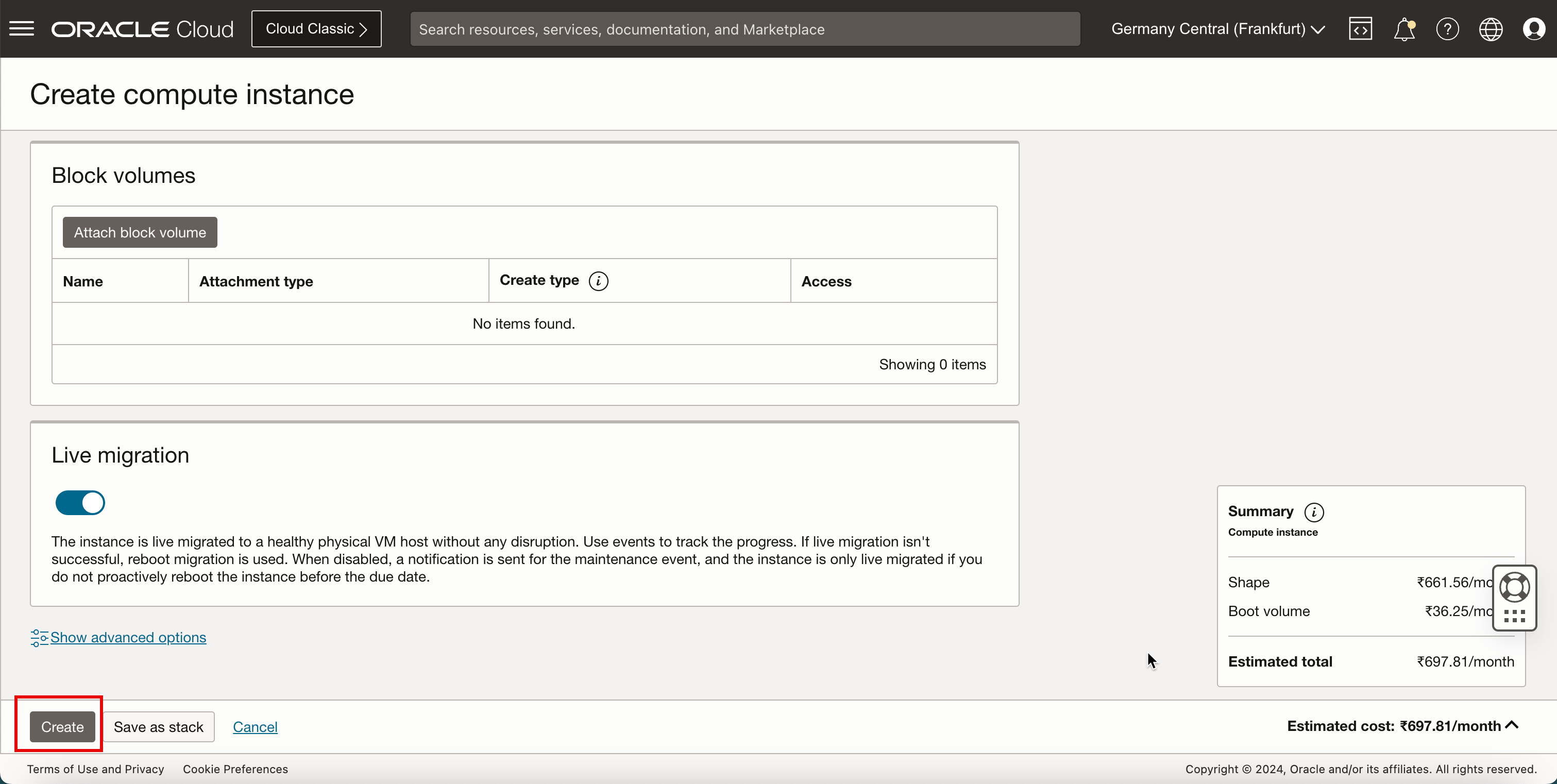

-

Klicken Sie auf Erstellen.

-

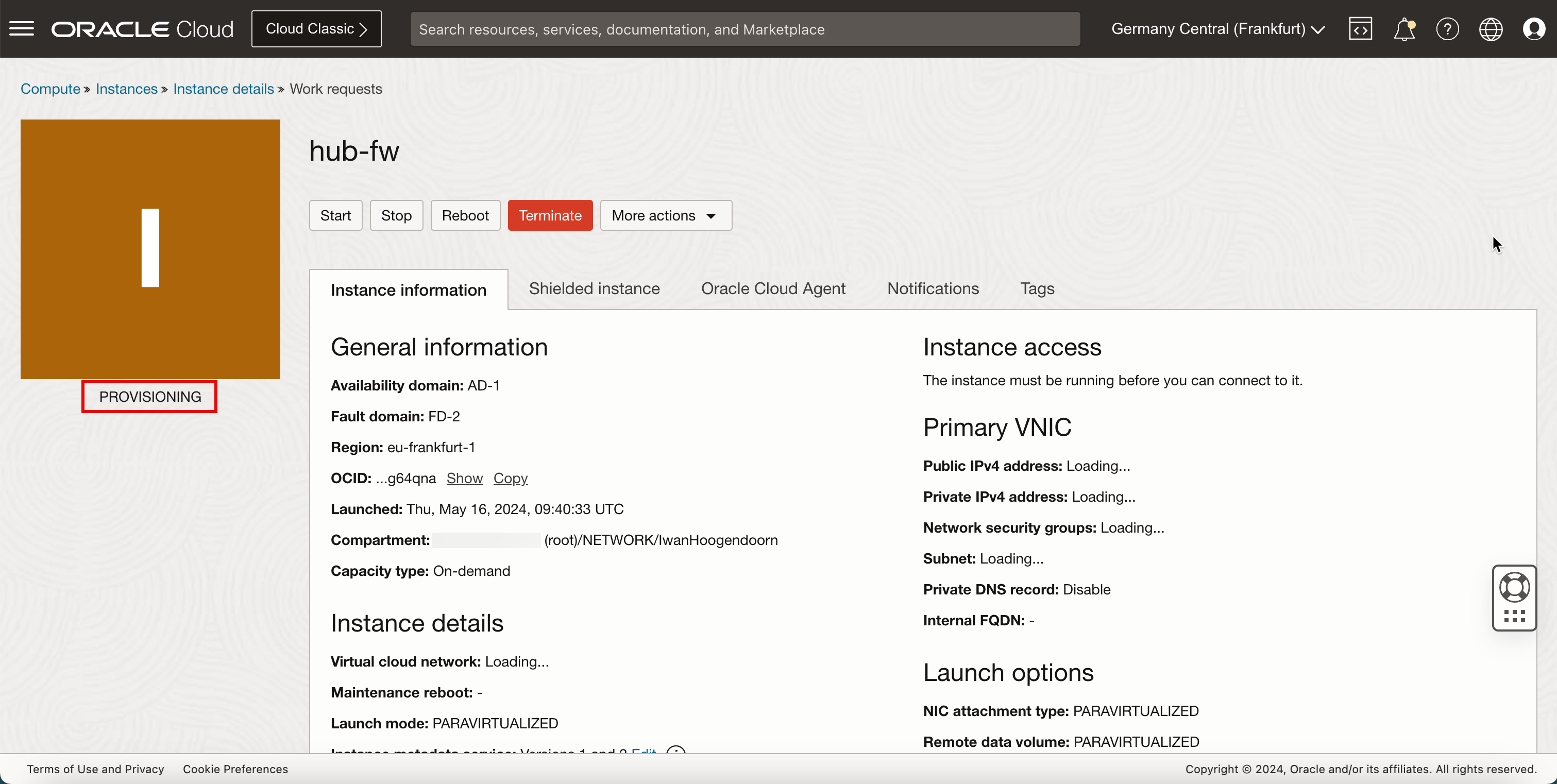

Beachten Sie, dass der Status PROVISIONING lautet.

-

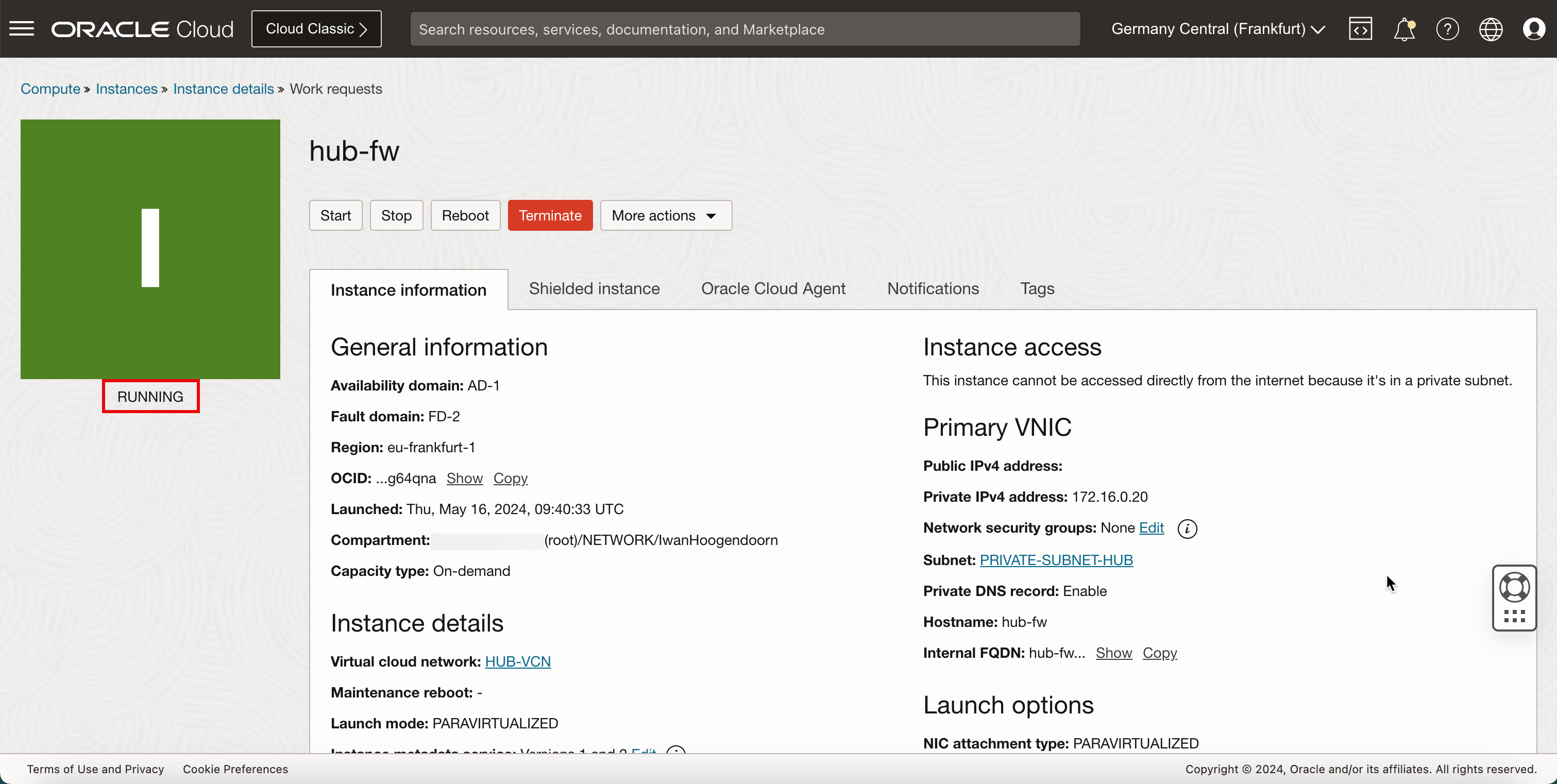

Nach einigen Minuten ändert sich der Status in Wird ausgeführt.

-

Das folgende Bild veranschaulicht die visuelle Darstellung dessen, was Sie erstellt haben.

Aufgabe 6: pfSense auf der Instanz installieren

Sie müssen die pfSense-Firewall für die Erstinstallation einrichten. Die ausgeführte Instanz ist bereits vorhanden.

-

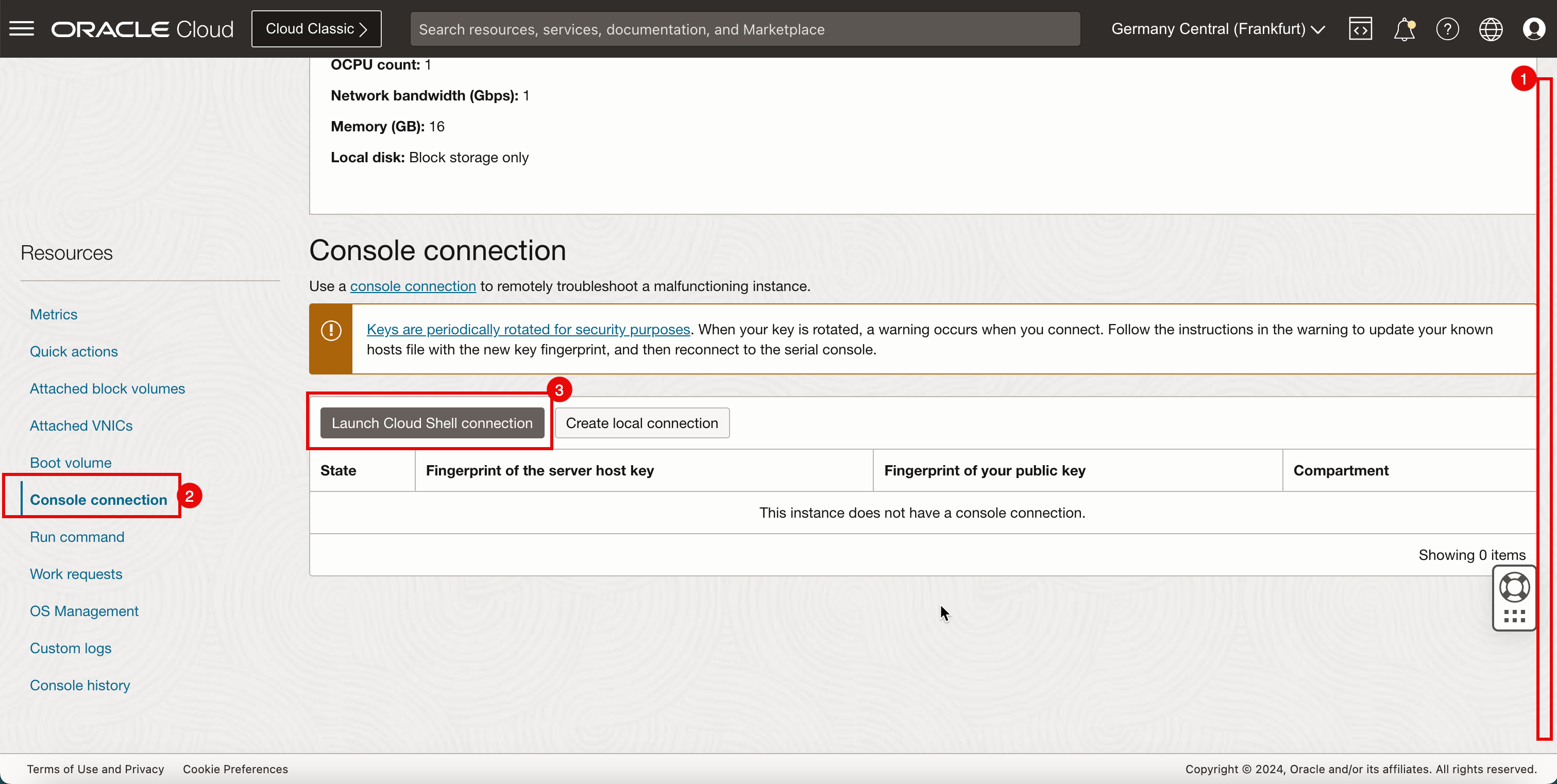

Um die pfSense-Firewallsoftware zu installieren, müssen Sie eine Konsolenverbindung erstellen.

- Bildlauf nach unten.

- Klicken Sie auf Konsolenverbindung.

- Klicken Sie auf Cloud Shell-Verbindung starten.

-

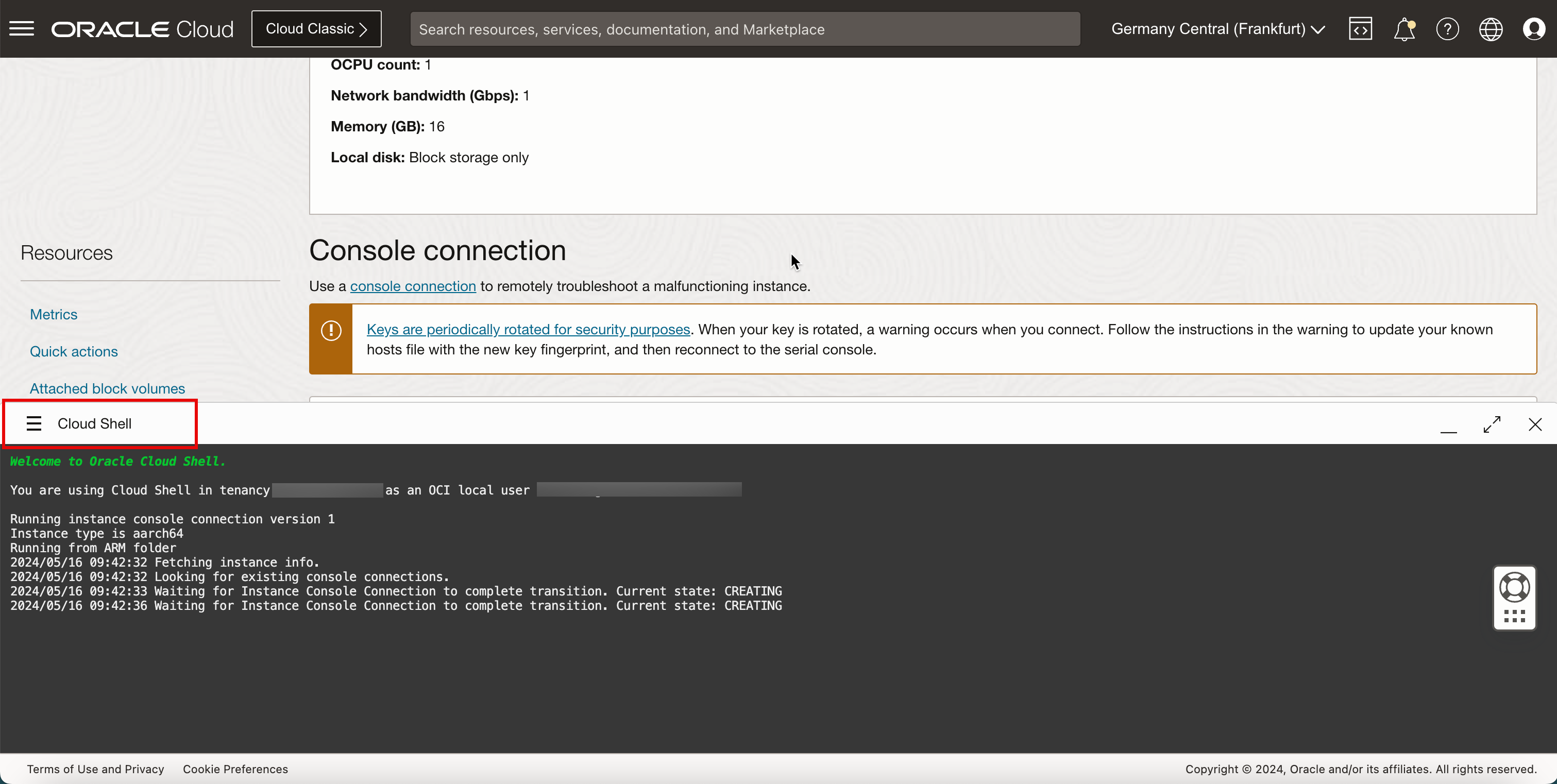

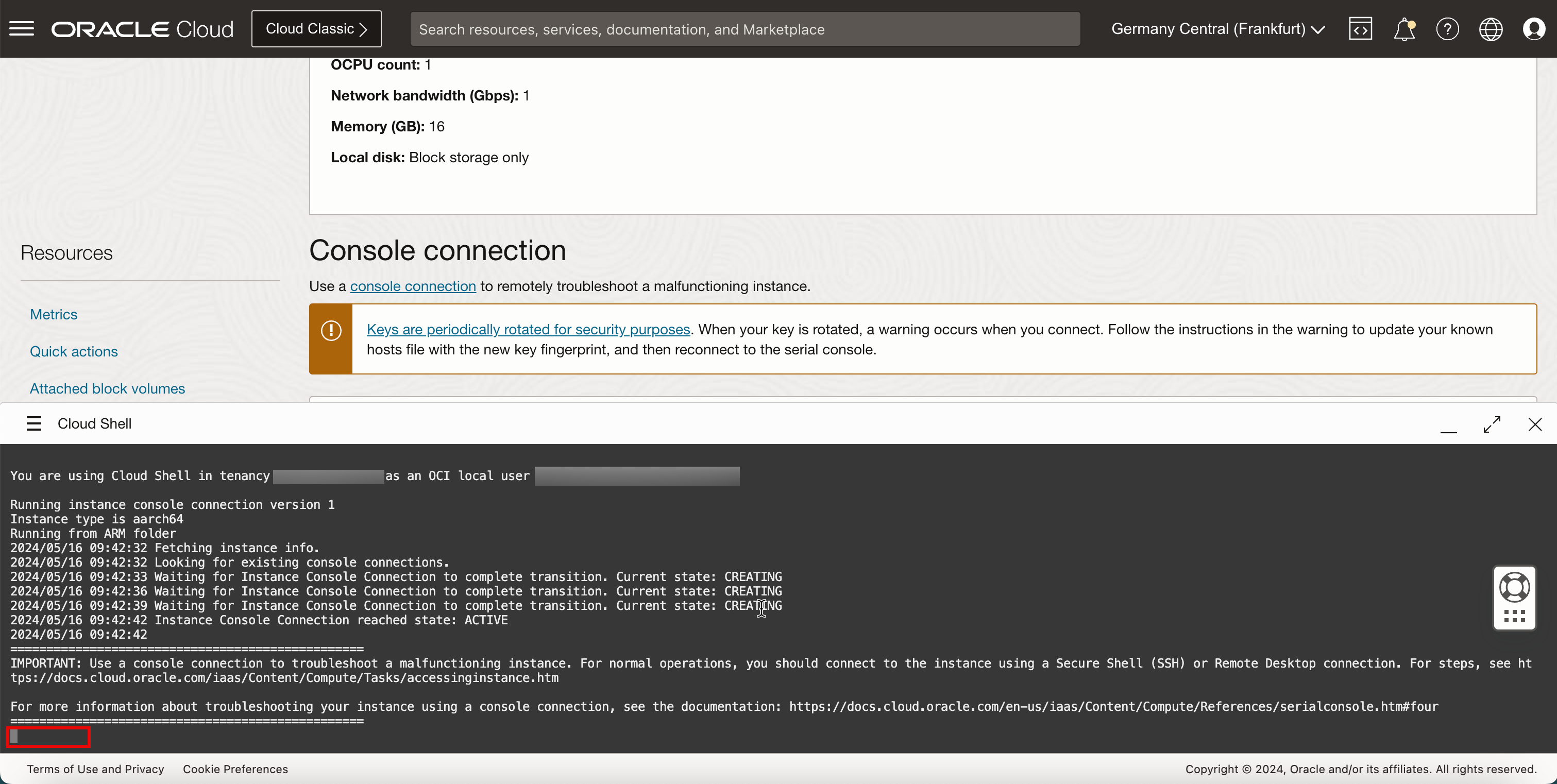

Beachten Sie, dass das Cloud Shell-Fenster geöffnet wird.

-

Einige Startnachrichten werden angezeigt. Klicken Sie auf Eingabe.

-

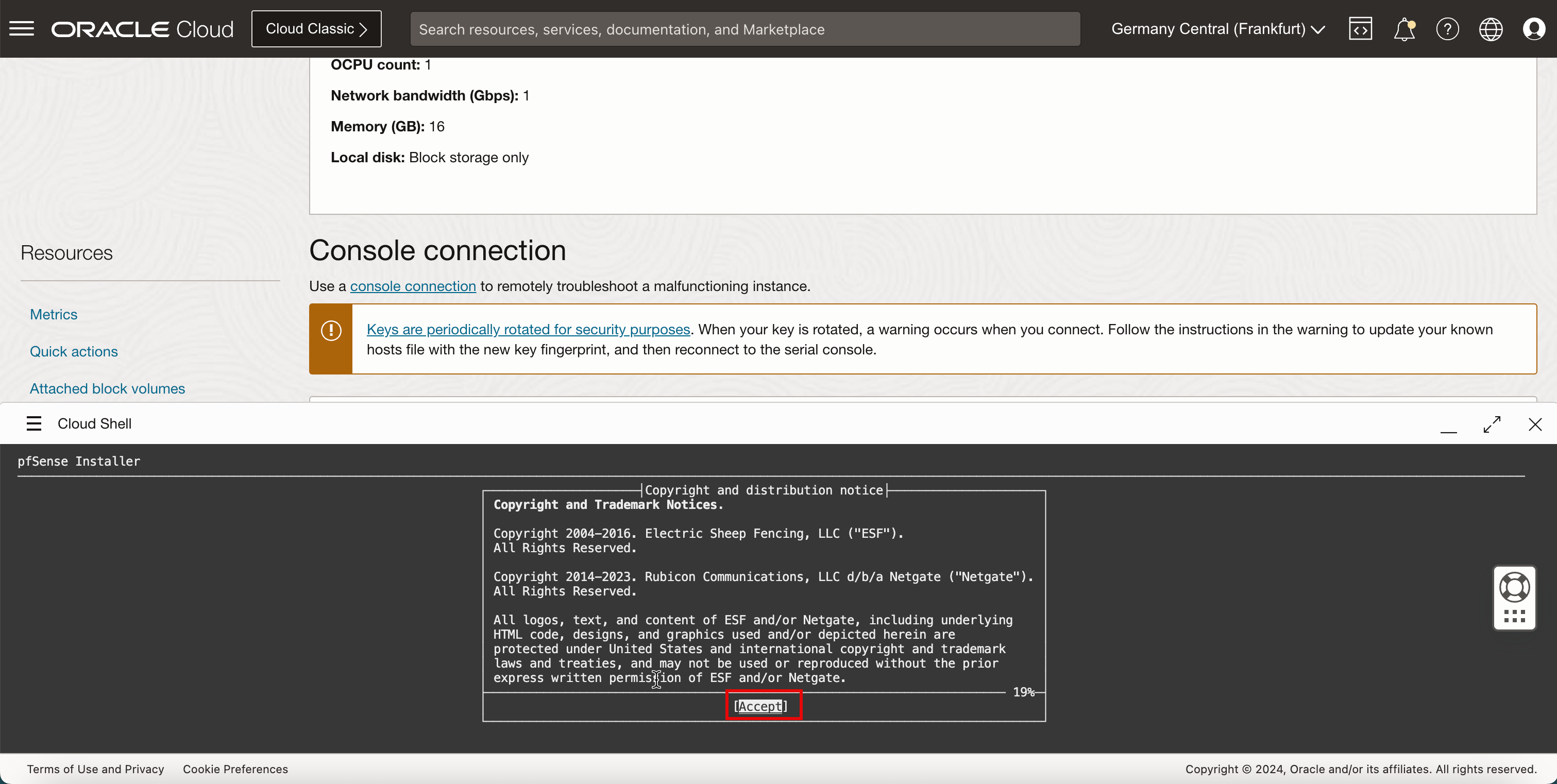

Lesen Sie die Copyright-Meldungen, wählen Sie Accept (Akzeptieren), und klicken Sie dann auf ENTER.

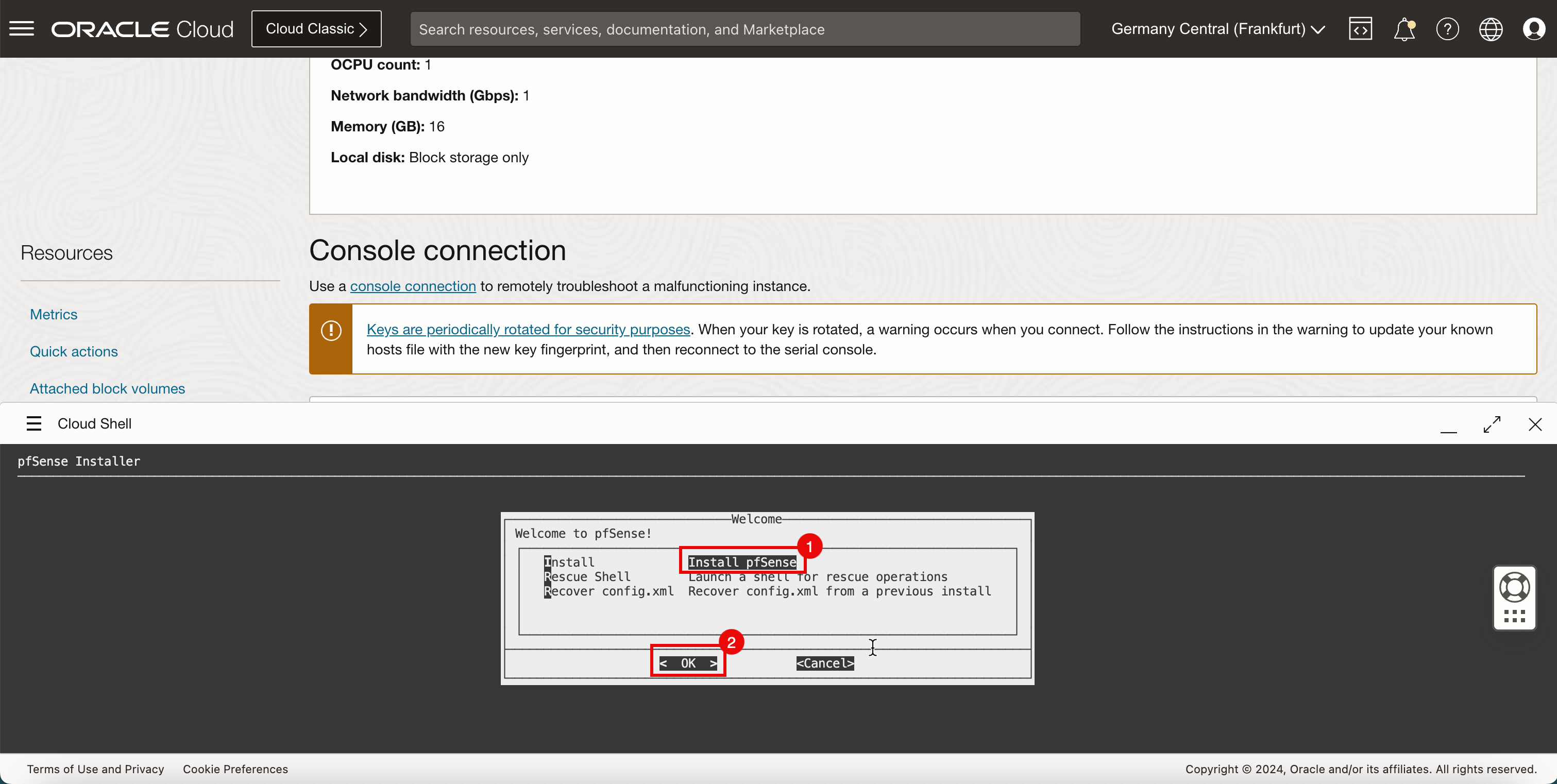

- Wählen Sie Install pfSense aus.

- Wählen Sie OK, und klicken Sie auf ENTER.

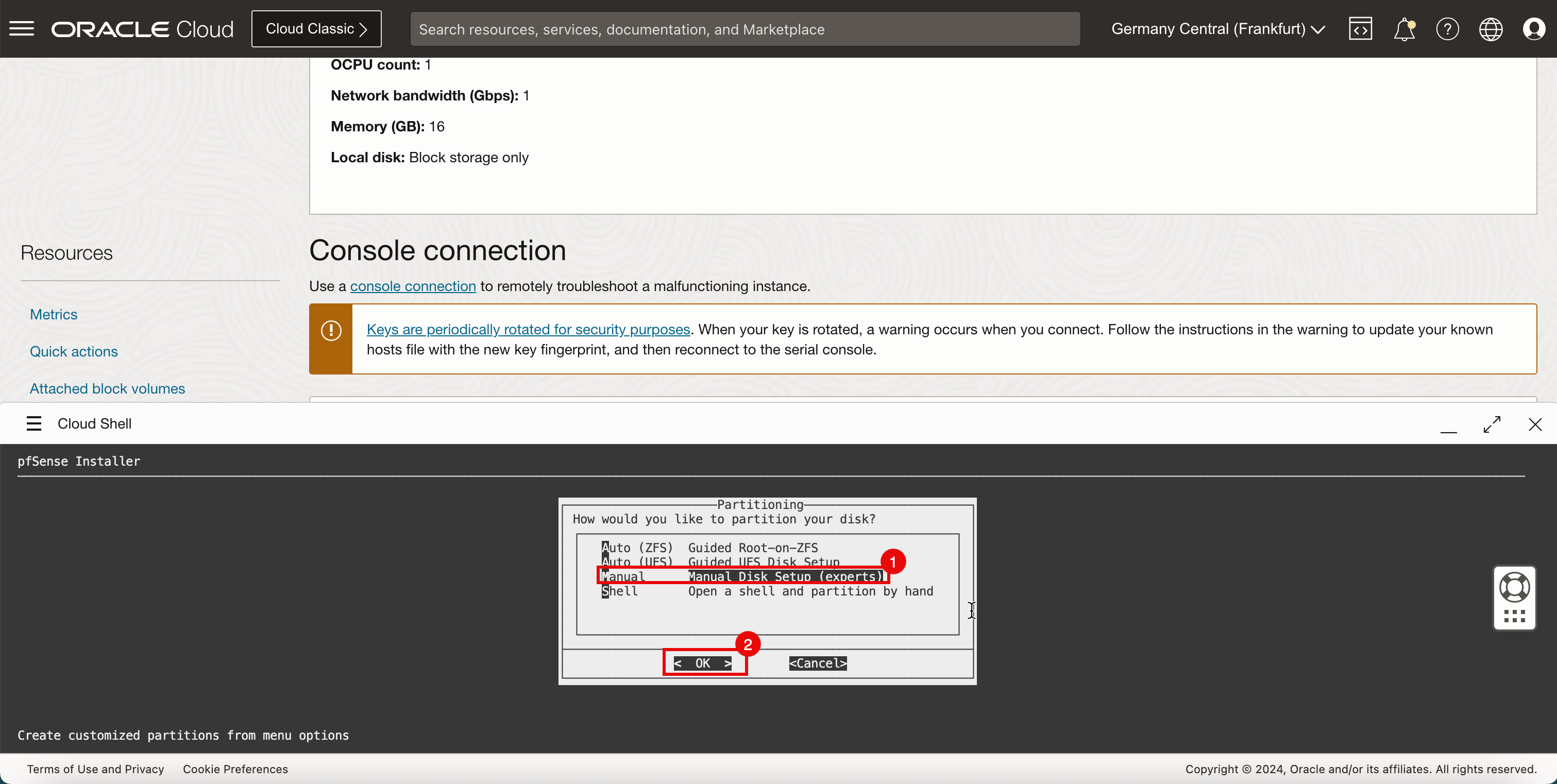

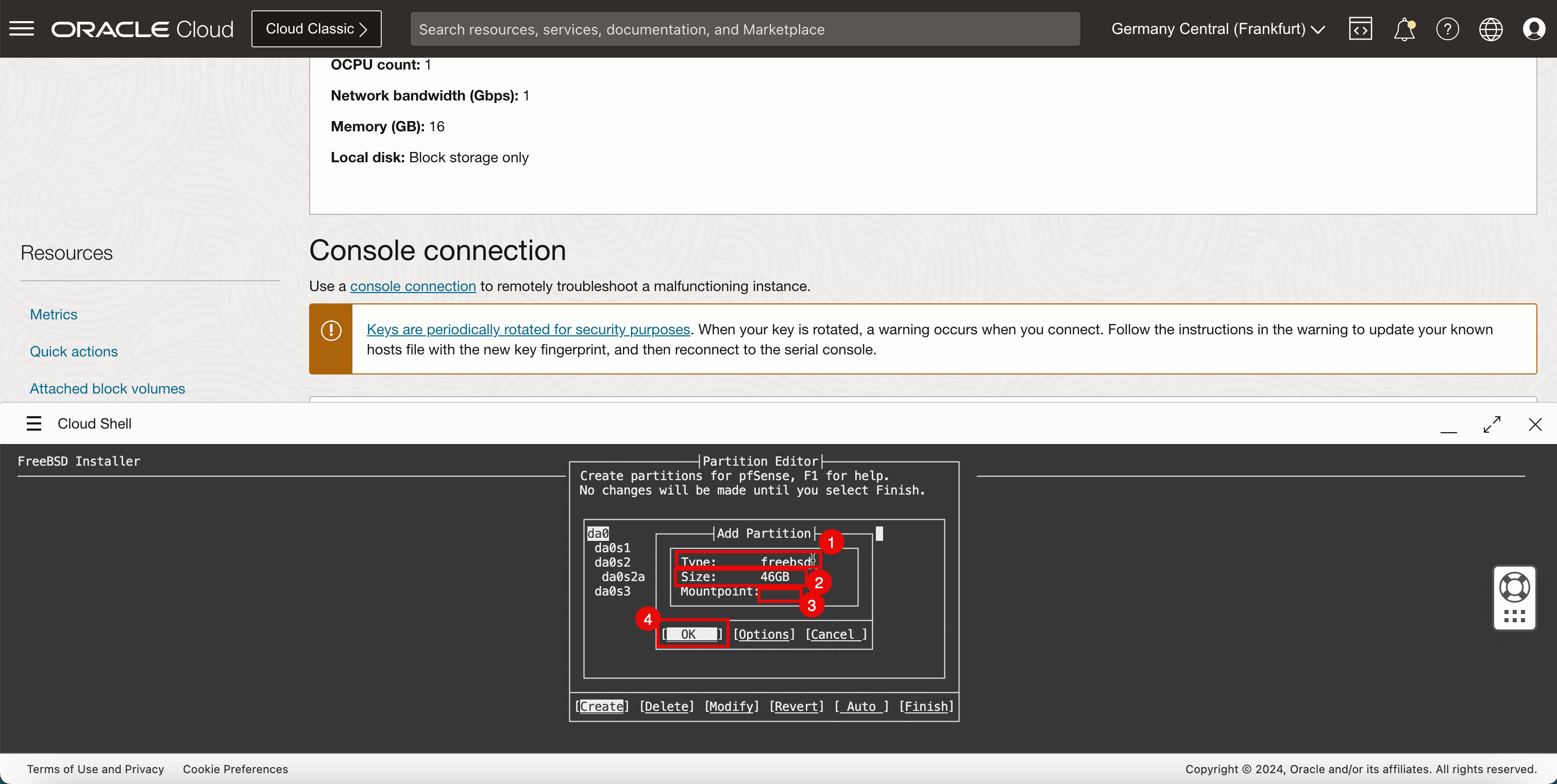

- Wählen Sie Manuelles Datenträgersetup (Experten) aus.

- Wählen Sie OK, und klicken Sie auf ENTER.

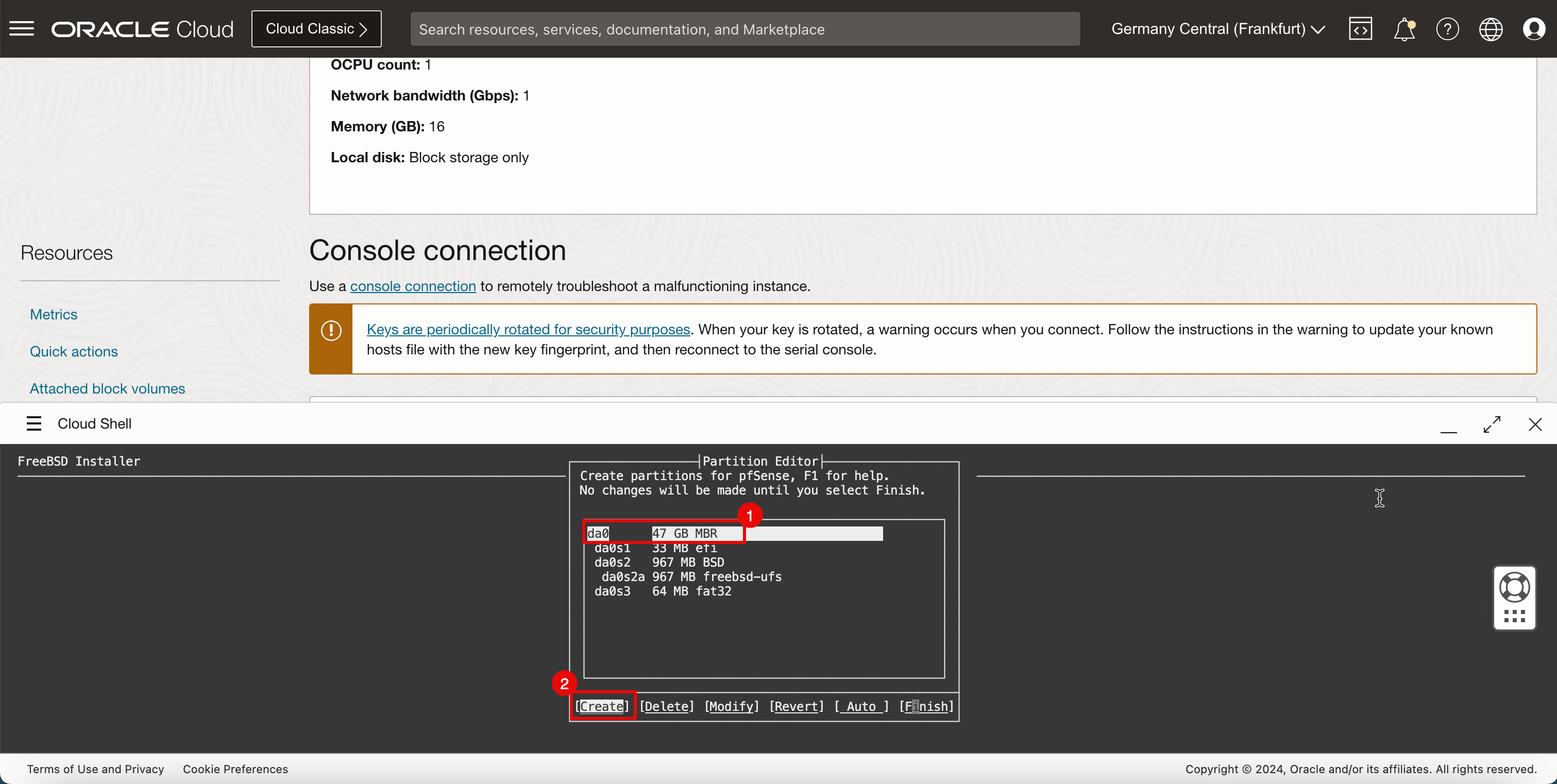

- Wählen Sie da0 - 47 GB MBR.

- Wählen Sie Erstellen, und drücken Sie die EINGABETASTE.

- Geben Sie unter Typ den Wert freebsd ein.

- Geben Sie unter Größe den Wert 46 GB ein.

- Geben Sie den Mountpoint ein.

- Wählen Sie OK, und klicken Sie auf ENTER.

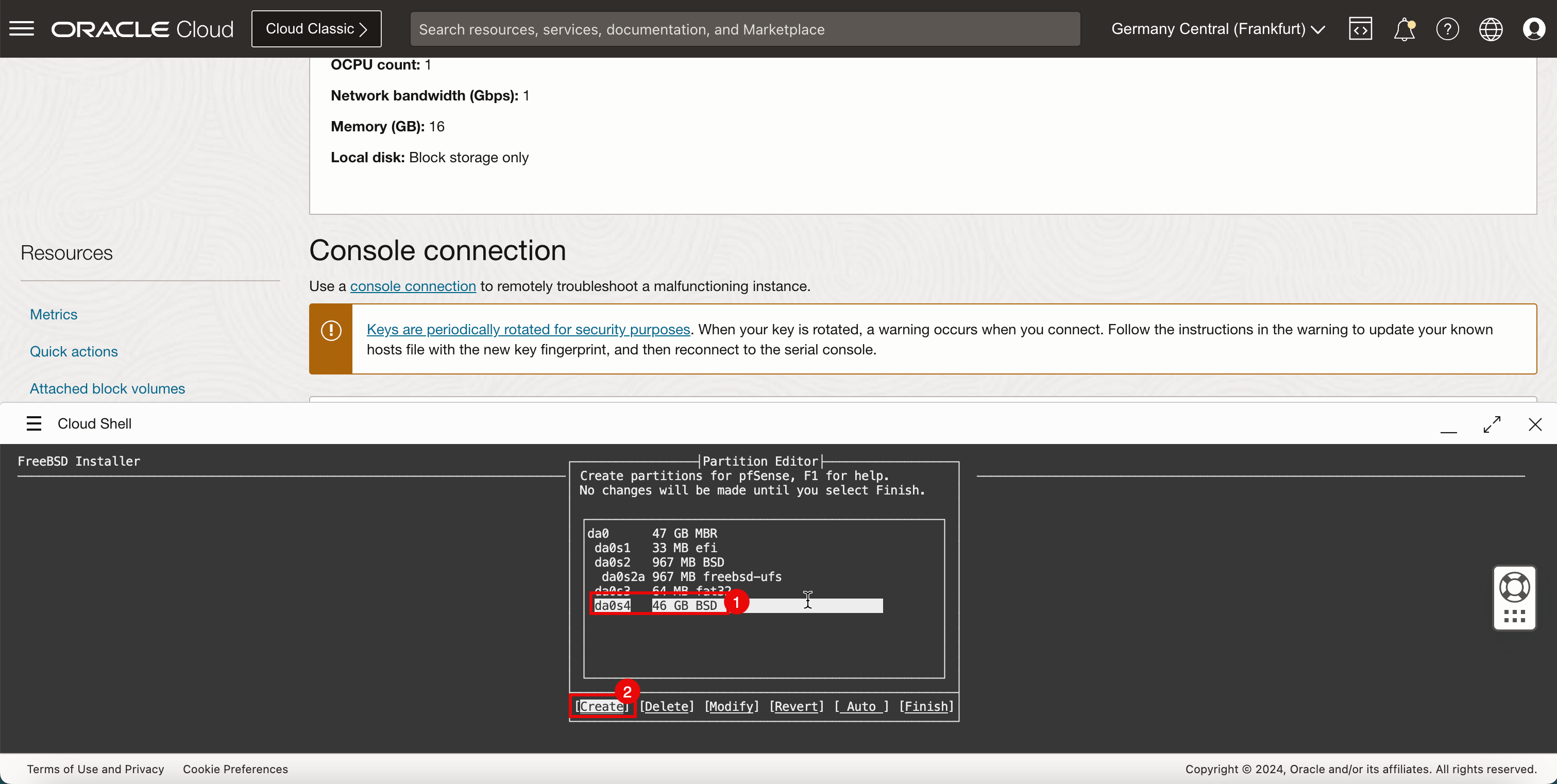

- Wählen Sie in der Datei da0s4 die Option 46 GB BSD.

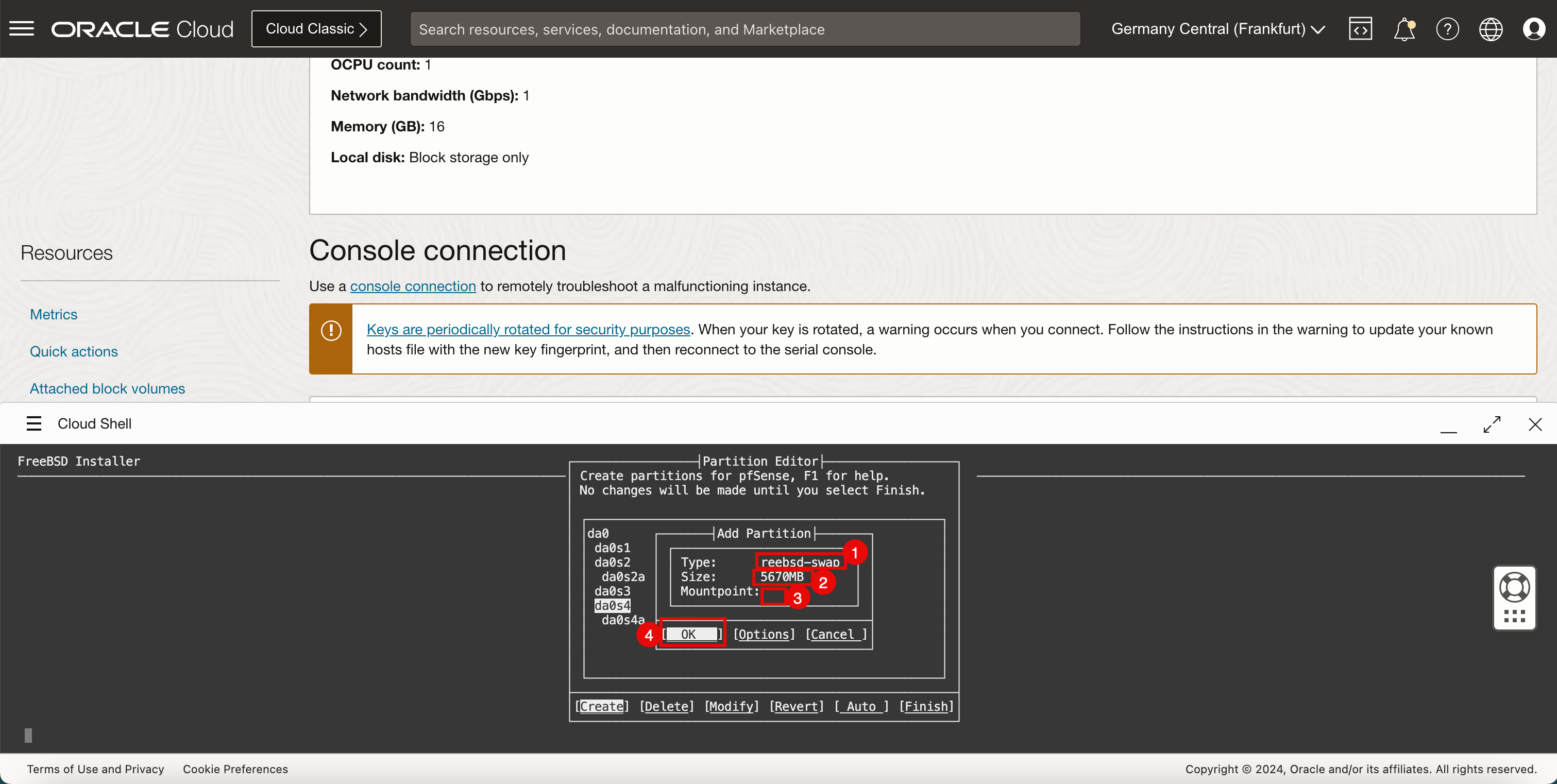

- Wählen Sie Erstellen, und drücken Sie die EINGABETASTE.

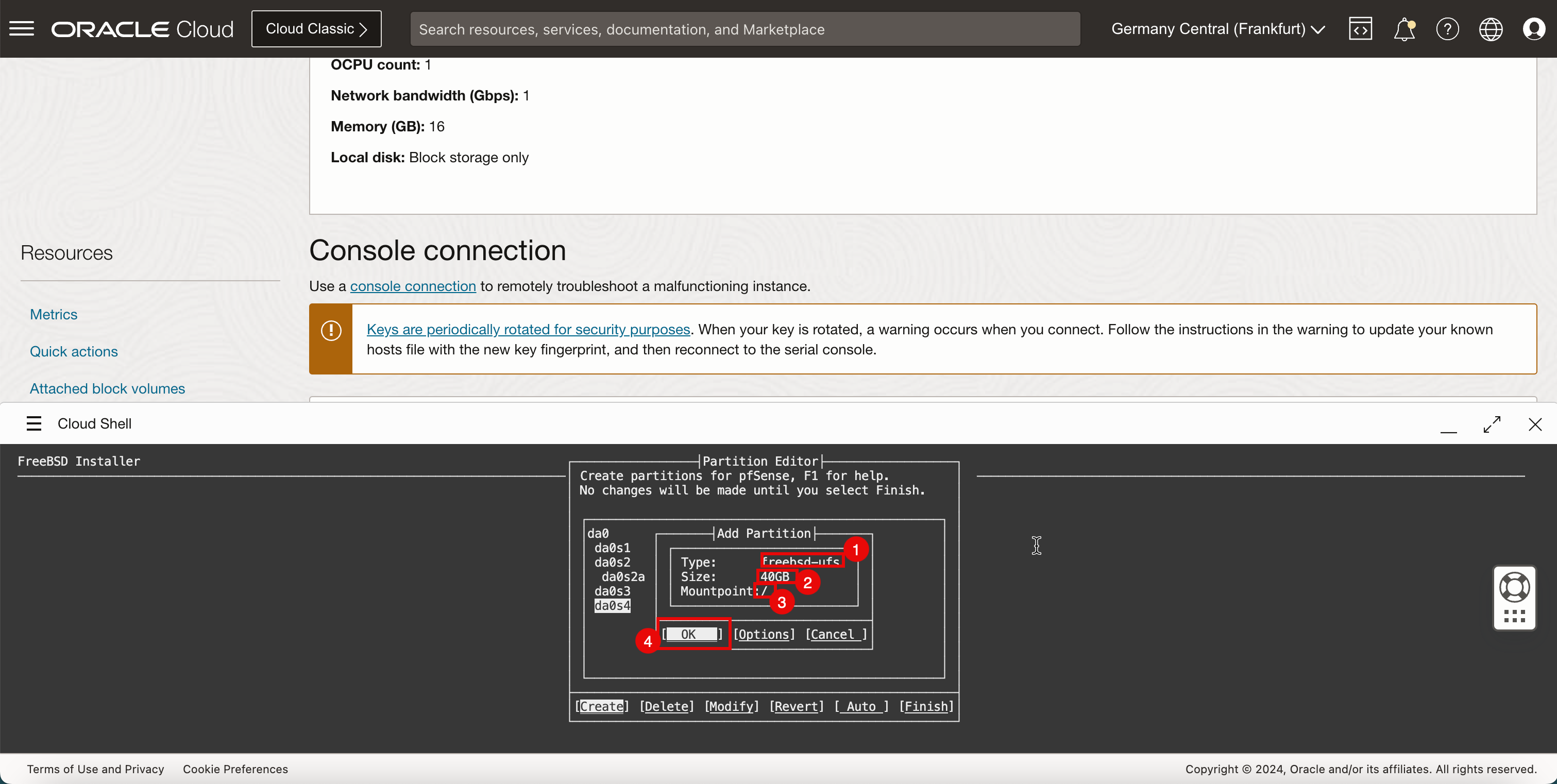

- Geben Sie unter Typ die Option freebsd-ufs ein.

- Geben Sie unter Größe den Wert 40 GB ein.

- Geben Sie unter Mountpoint den Wert / ein.

- Wählen Sie OK, und klicken Sie auf ENTER.

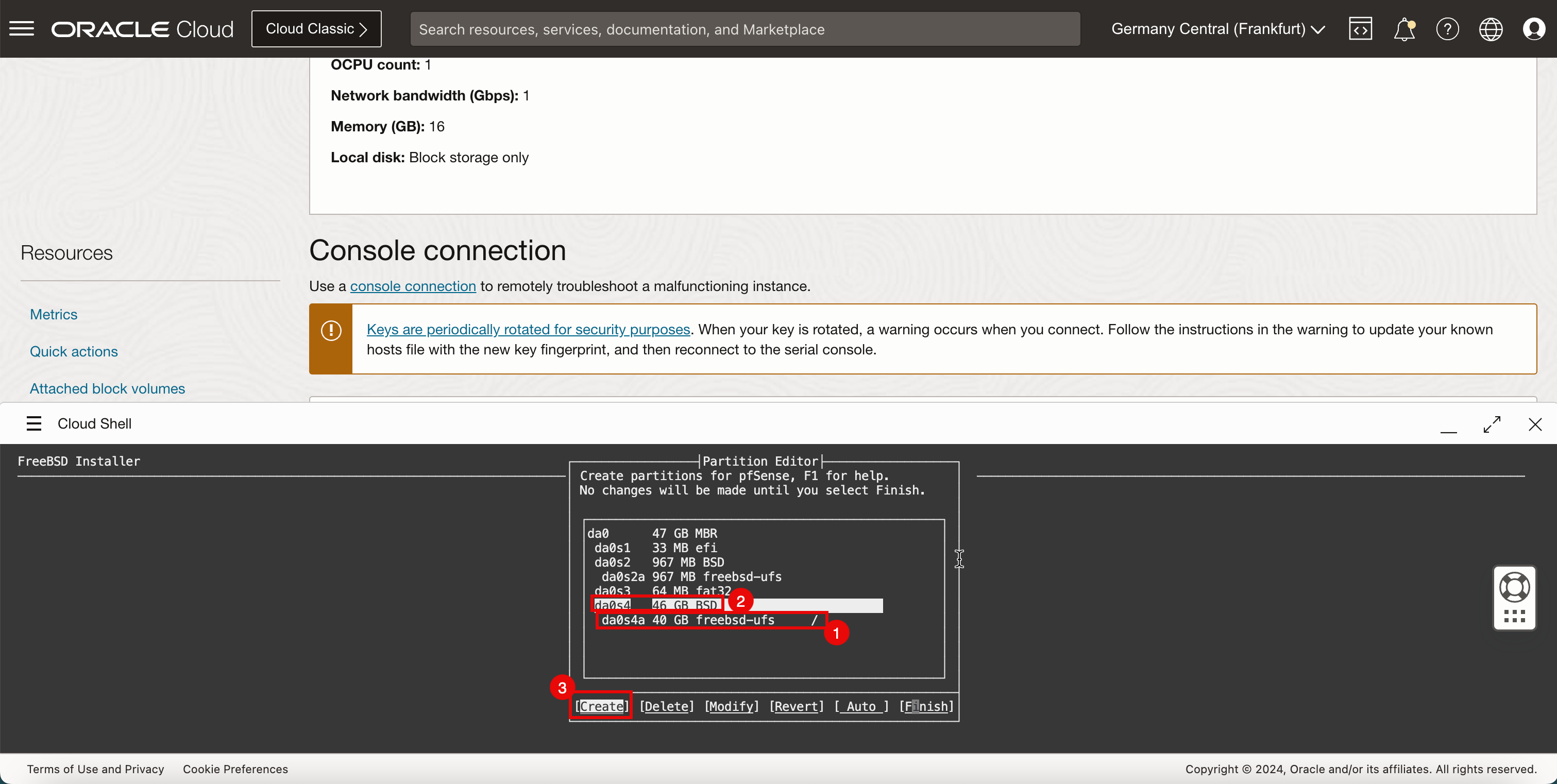

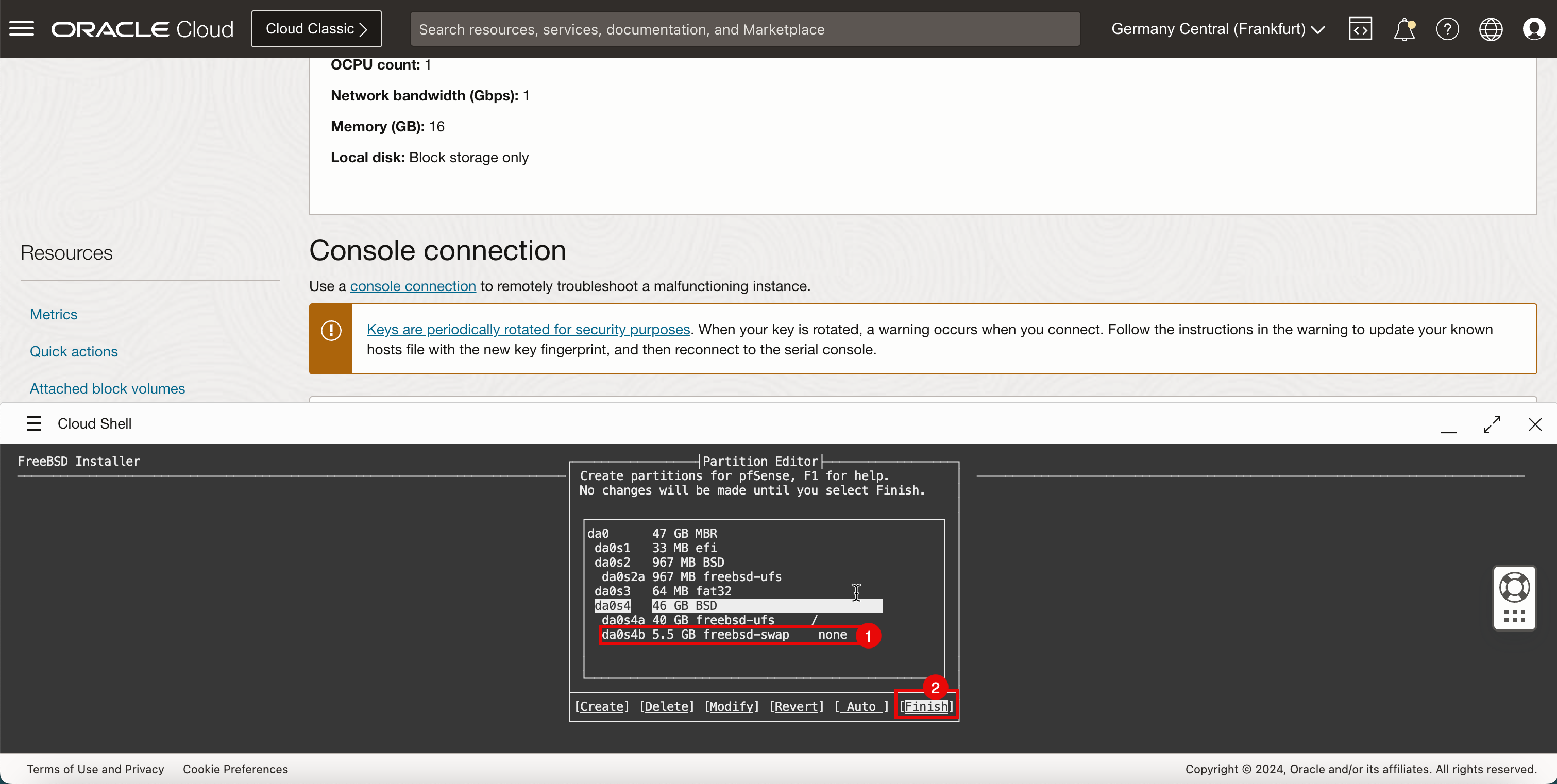

- Beachten Sie, dass der Einhängepunkt für

/erstellt wird. - Geben Sie unter da0s4 den Wert 46 GB BSD ein.

- Wählen Sie Erstellen, und drücken Sie die EINGABETASTE.

- Geben Sie unter Type den Befehl freebsd-swap ein.

- Geben Sie unter Size den Wert 5770 MB ein.

- Geben Sie den Mountpoint ein.

- Wählen Sie OK, und klicken Sie auf ENTER.

- Beachten Sie, dass der Einhängepunkt für den Swap-Bereich erstellt wird.

- Wählen Sie Fertigstellen, und drücken Sie die EINGABETASTE

-

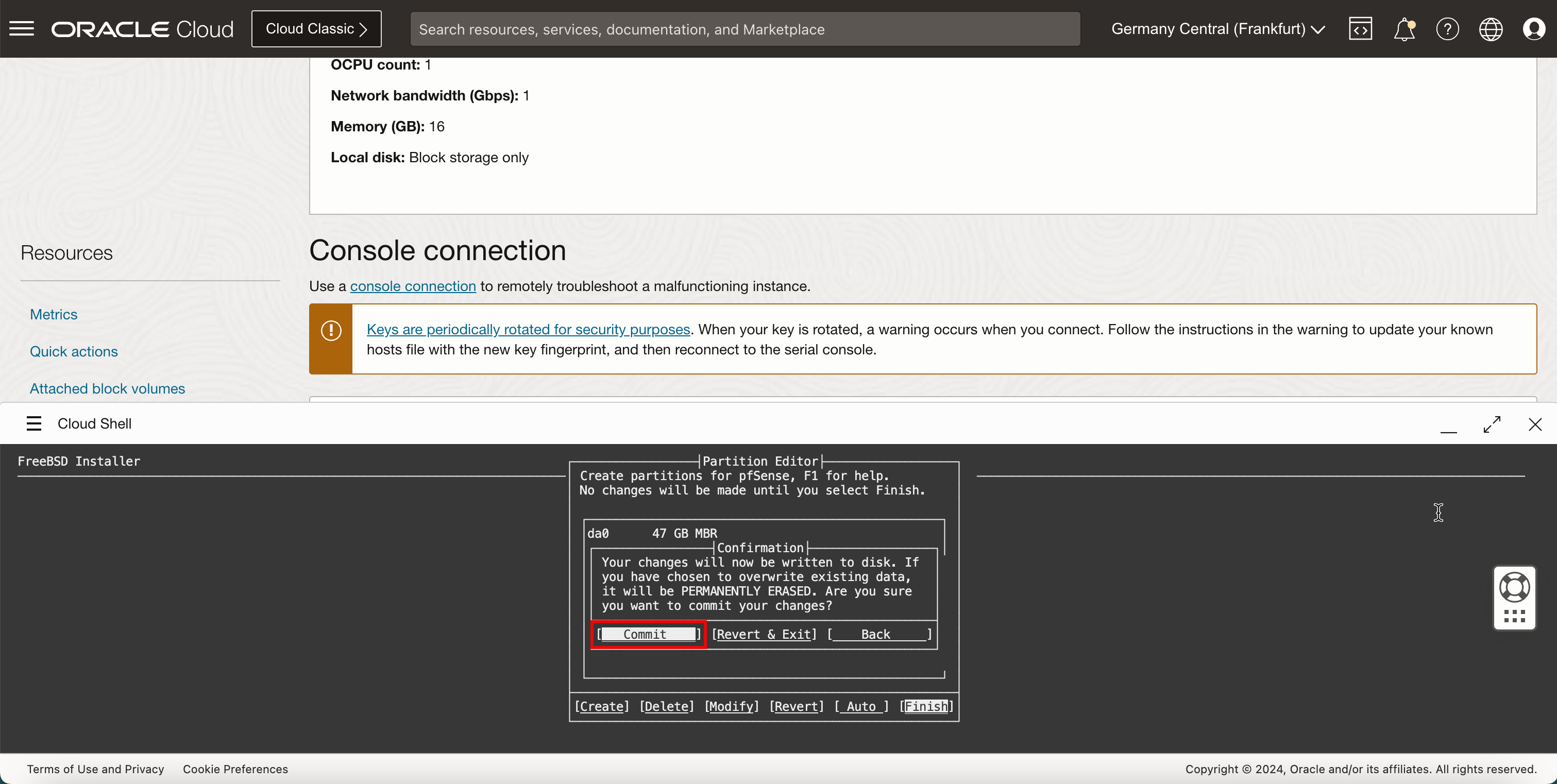

Wählen Sie Commit, und drücken Sie die EINGABETASTE.

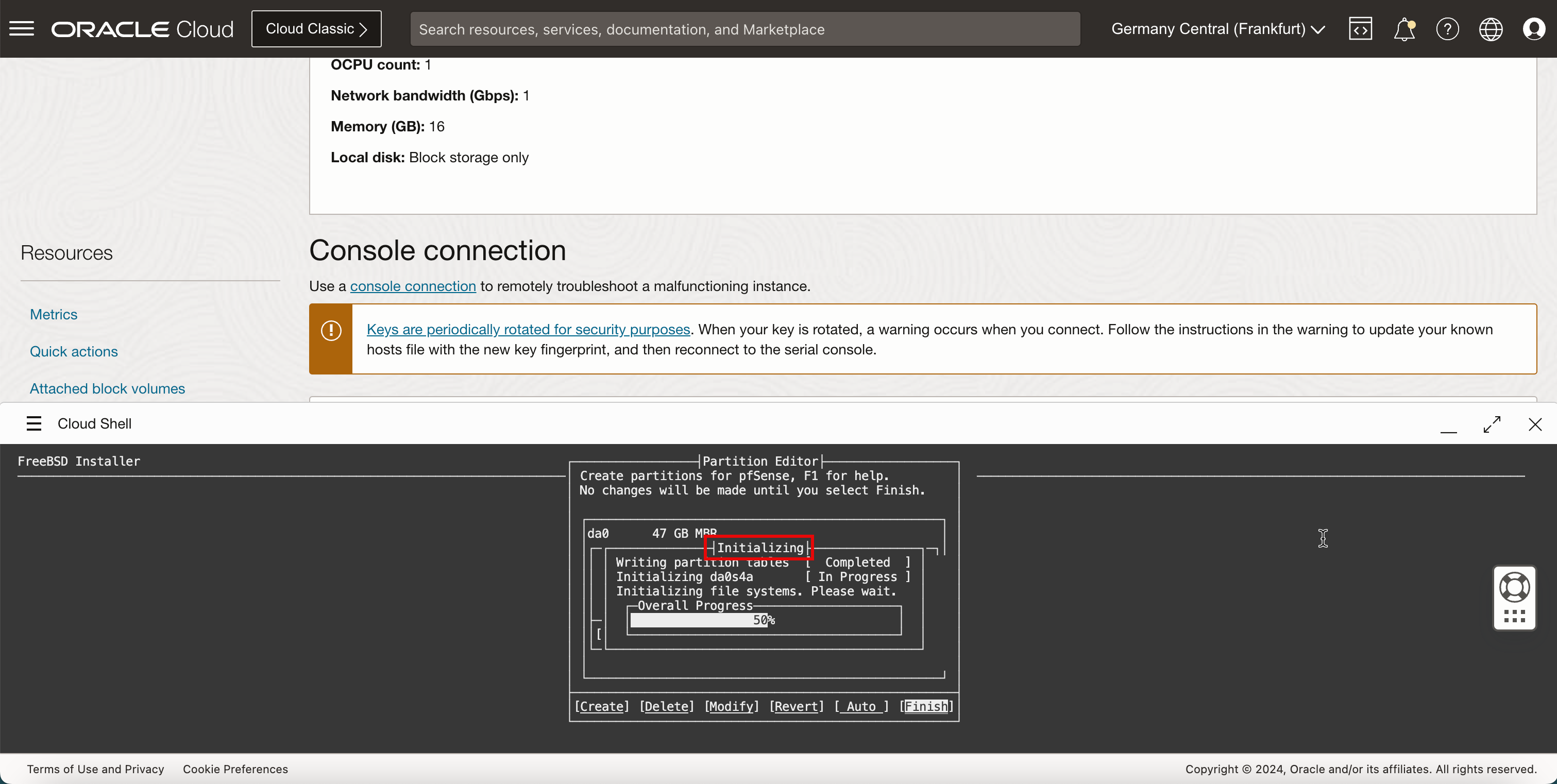

-

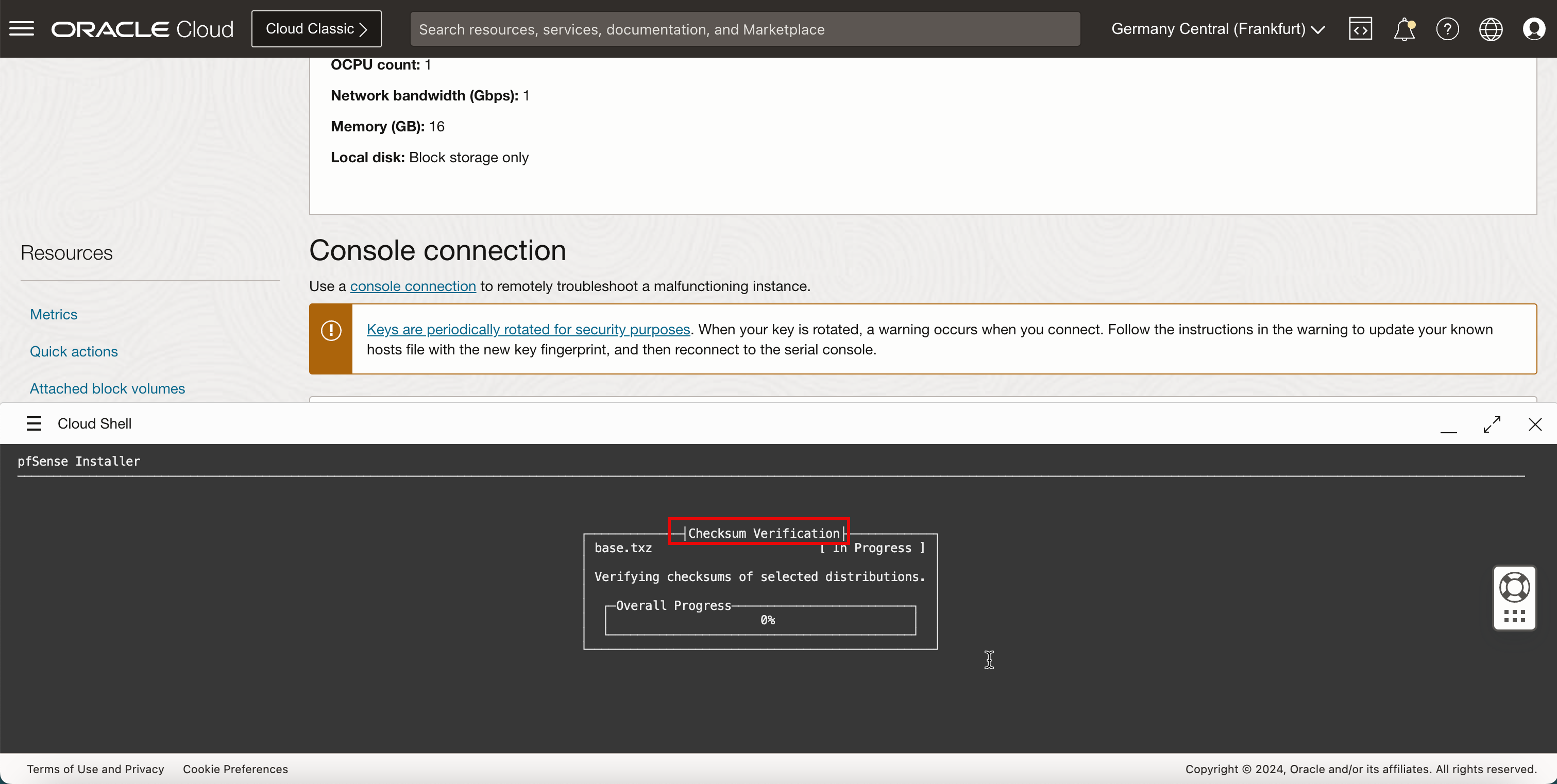

Die Installation startet die Initialisierung der Einrichtung.

Die Installation führt eine schnelle Prüfsummenüberprüfung durch.

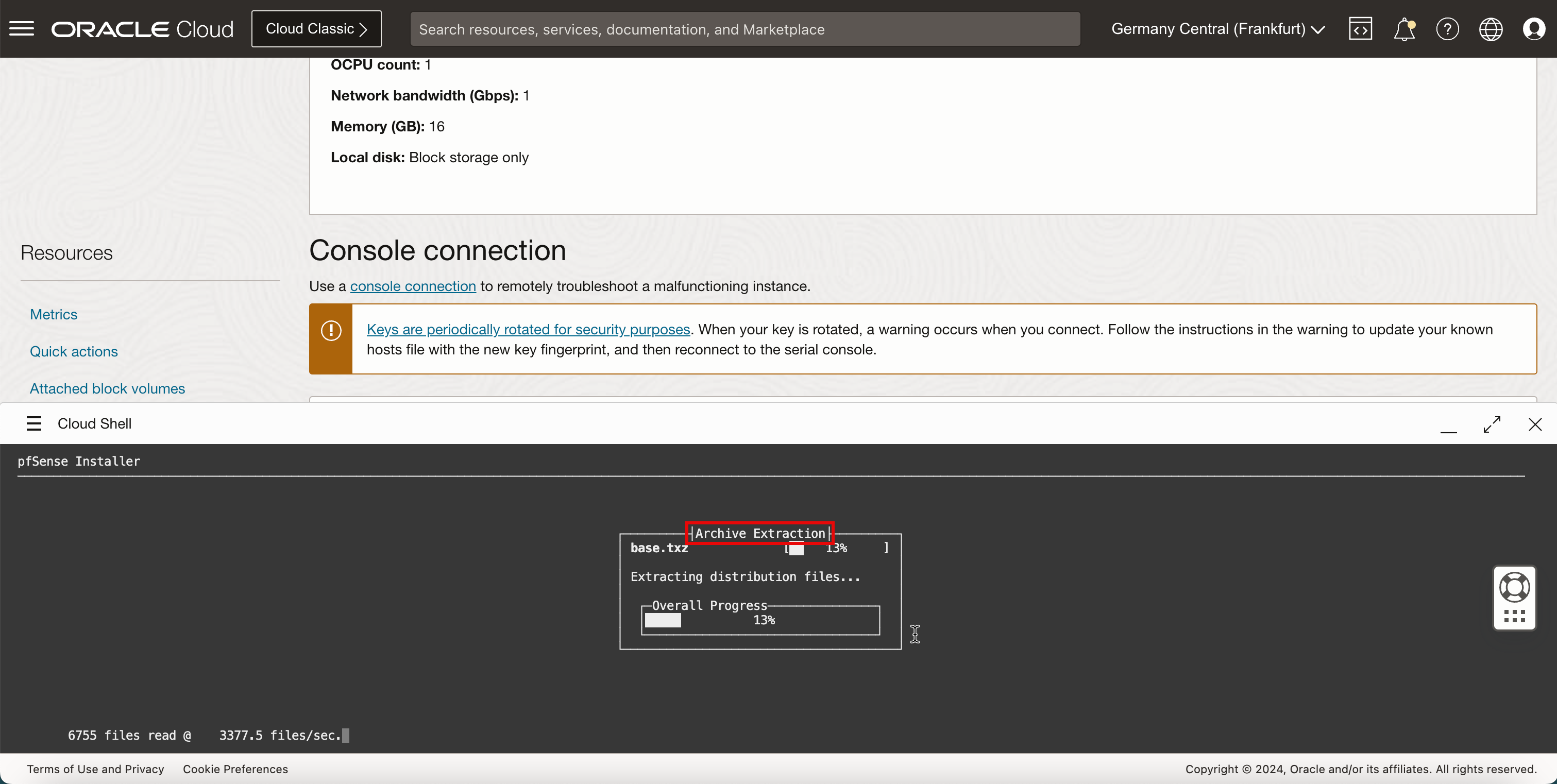

Bei der Installation wird eine Archivextraktion durchgeführt.

-

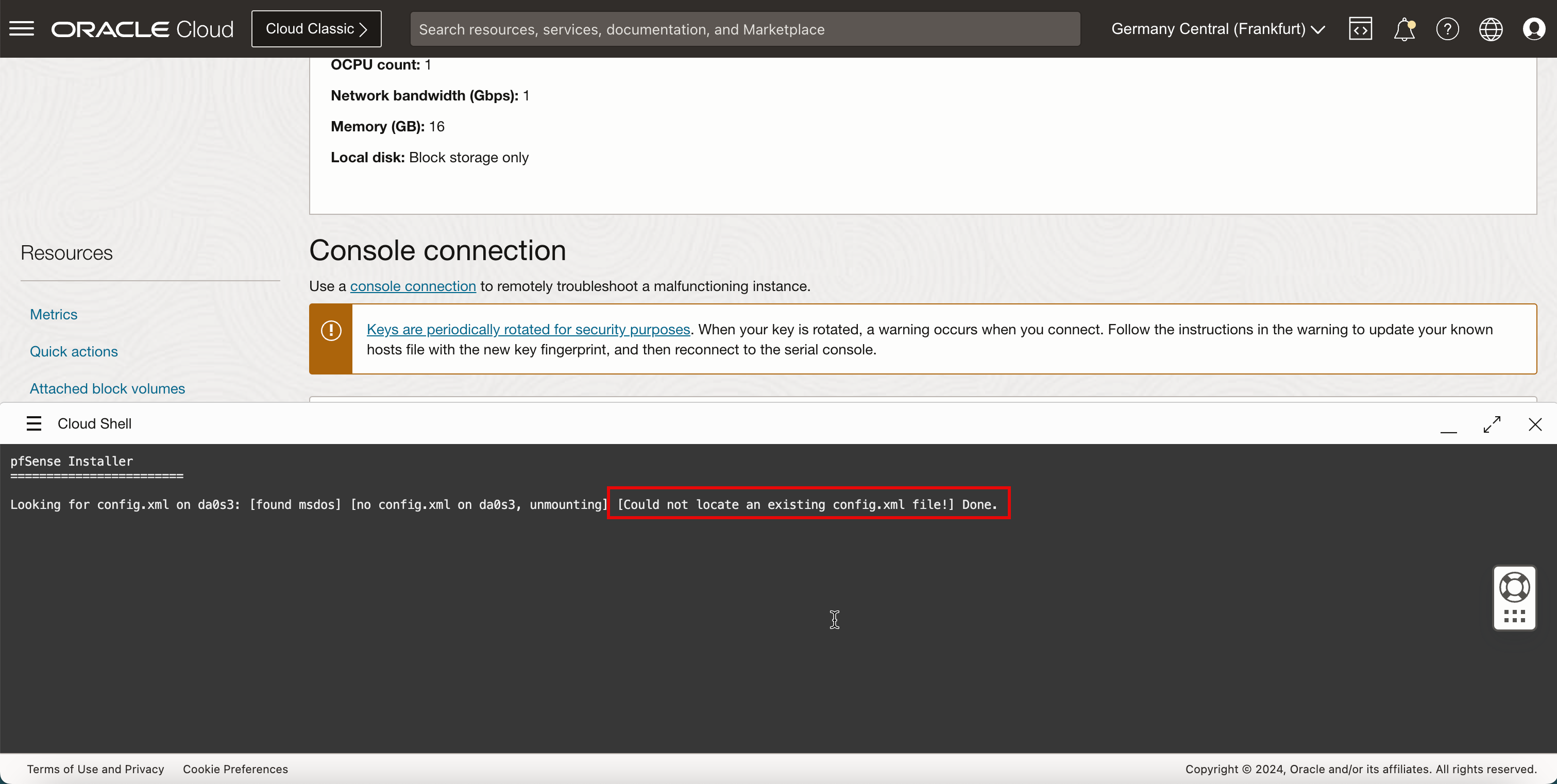

Die Meldung Could not find an existing

config.xmlfile! wird angezeigt, da es sich um eine Neuinstallation handelt.

-

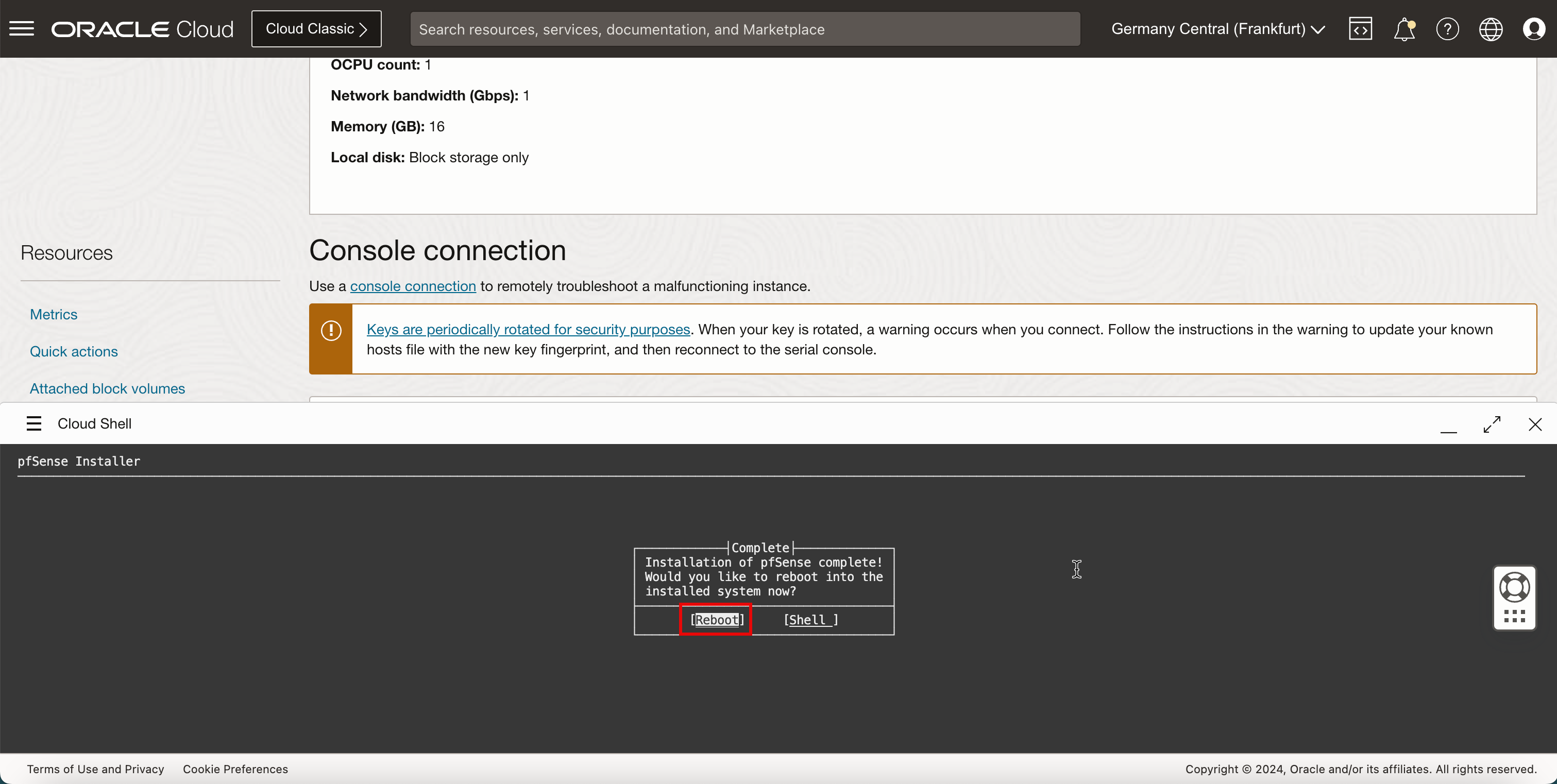

Wählen Sie Neu starten, und drücken Sie die EINGABETASTE.

-

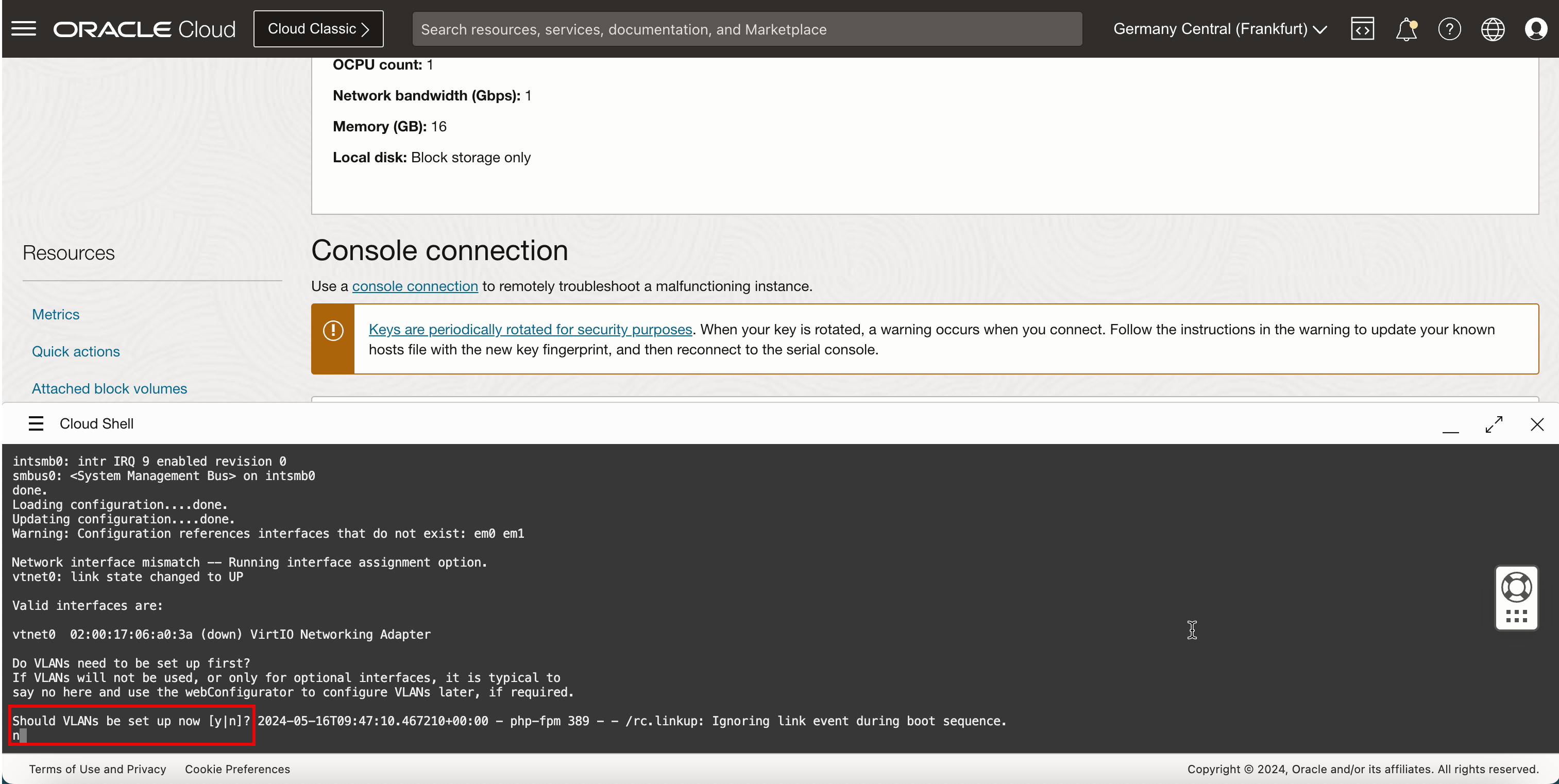

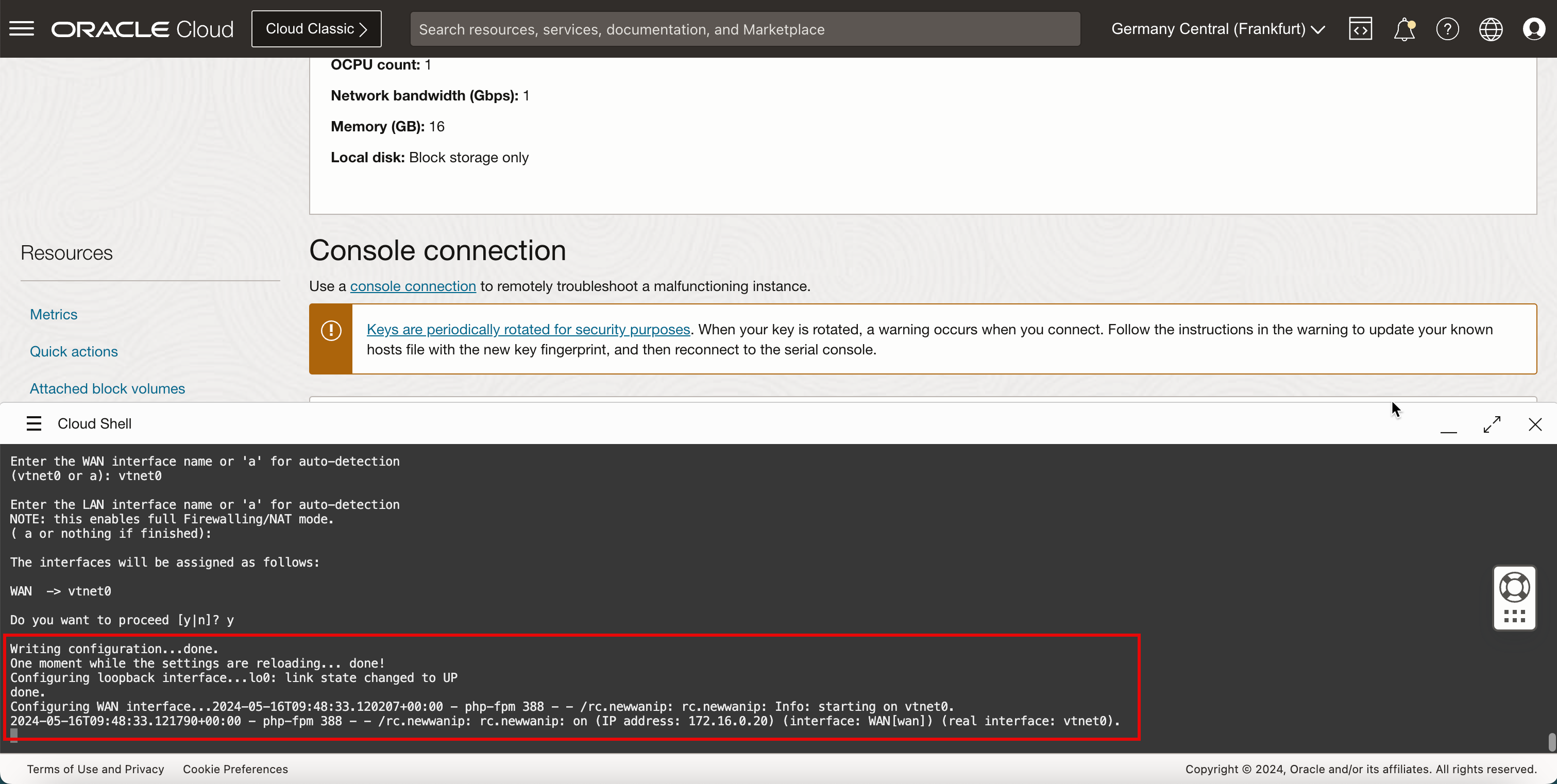

Nach dem ersten Neustart erhalten Sie einige Konfigurationsoptionen zur Konfiguration der WAN-Schnittstelle.

-

Geben Sie unter Sollten VLANS eingerichtet werden den Wert n ein, und drücken Sie die EINGABETASTE.

-

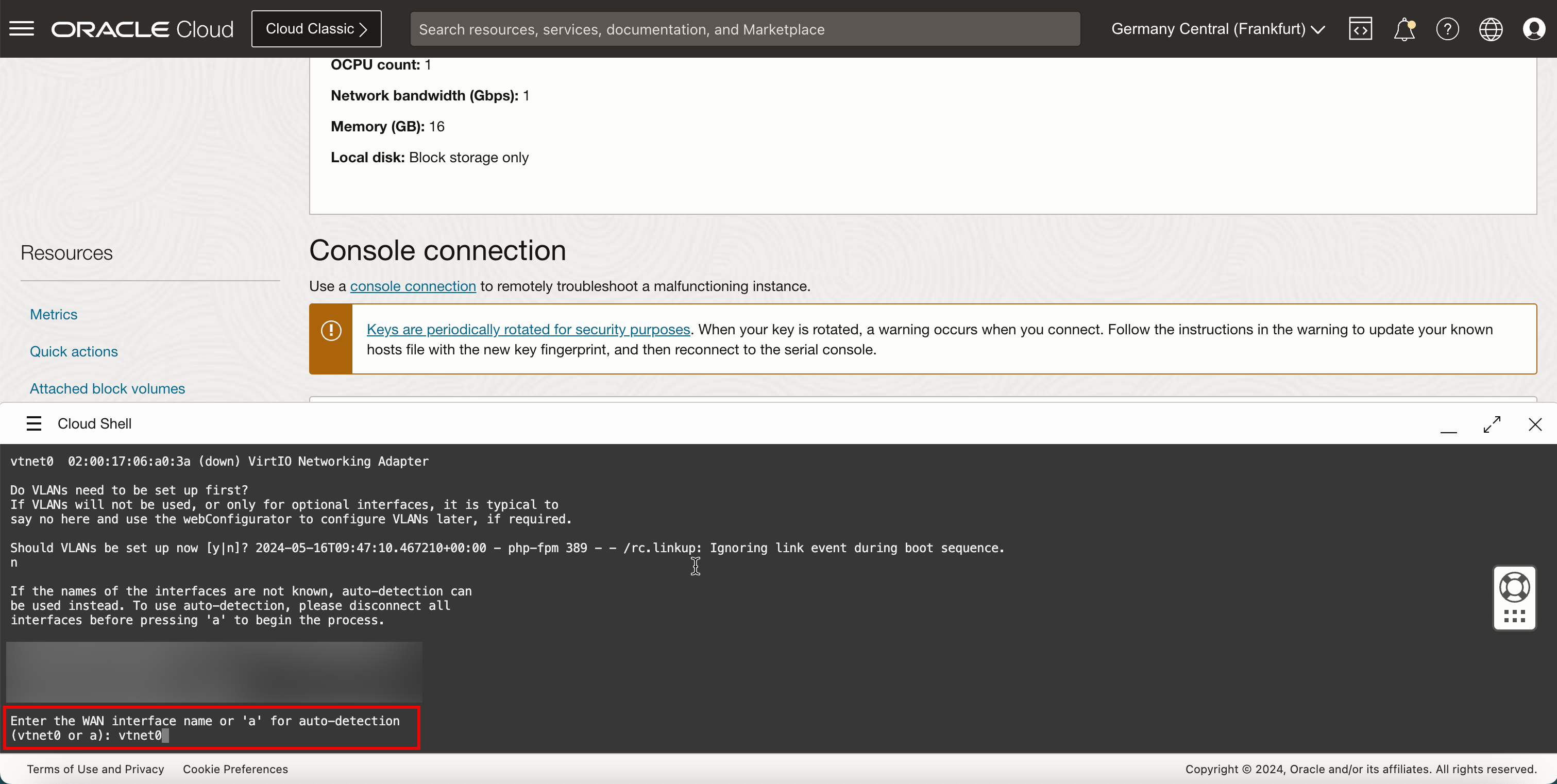

Geben Sie unter WAN-Schnittstellenname oder 'a' für die automatische Erkennung ein (vtnet0 oder a)

vtnet0ein.

-

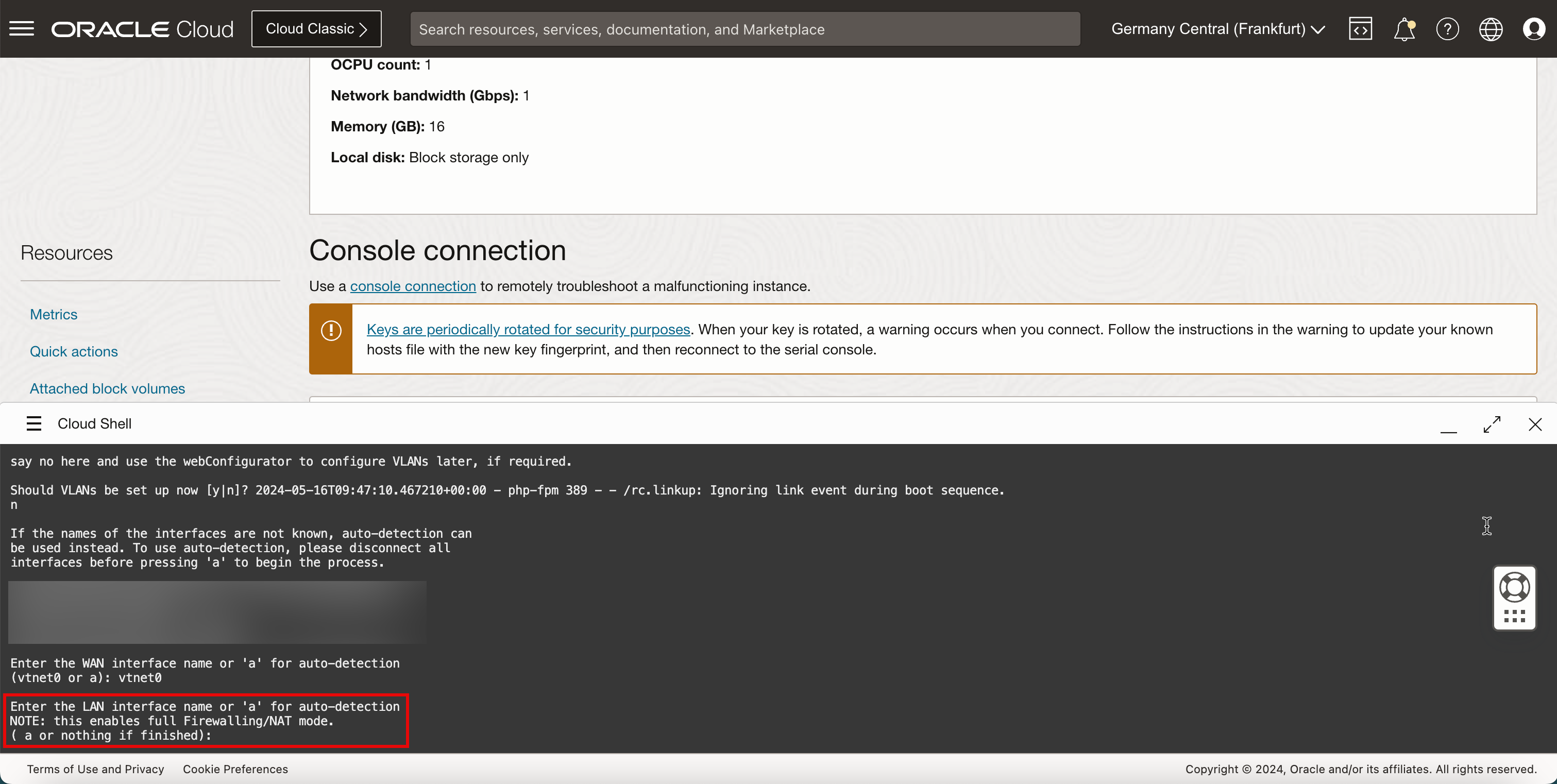

Bei diesem Setup wird eine Firewall mit nur einer Schnittstelle erstellt. Daher wird die LAN-Schnittstelle nicht konfiguriert. Drücken Sie daher für Geben Sie den LAN-Schnittstellennamen oder 'a' für die automatische Erkennung ein die EINGABETASTE, um die Einrichtung dieser Schnittstelle zu überspringen.

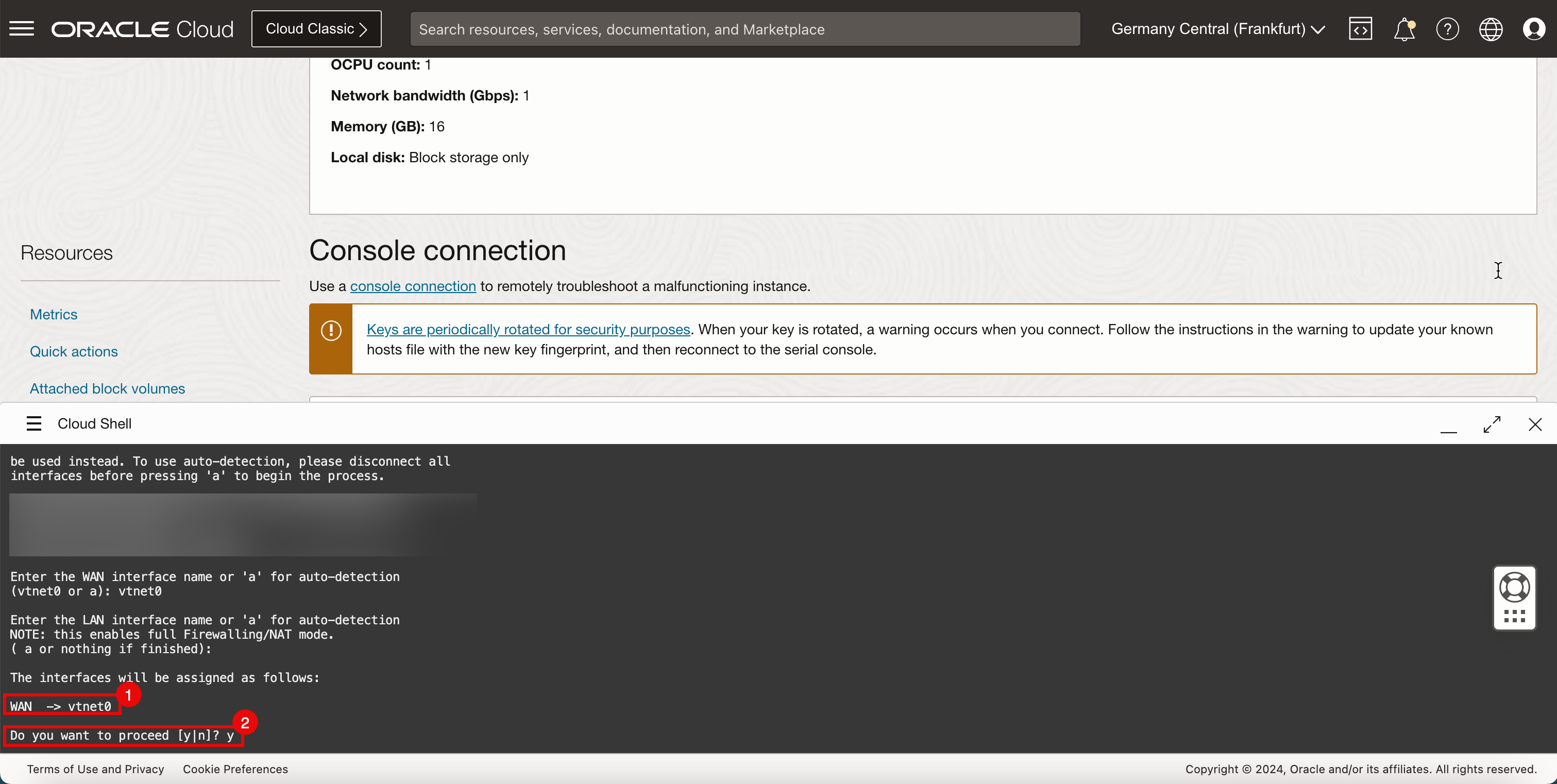

- Überprüfen Sie den WAN-Schnittstellennamen.

- Geben Sie unter Möchten Sie fortfahren y ein, und drücken Sie die EINGABETASTE.

-

Beachten Sie einige Meldungen und die Konfiguration wird durchgeführt.

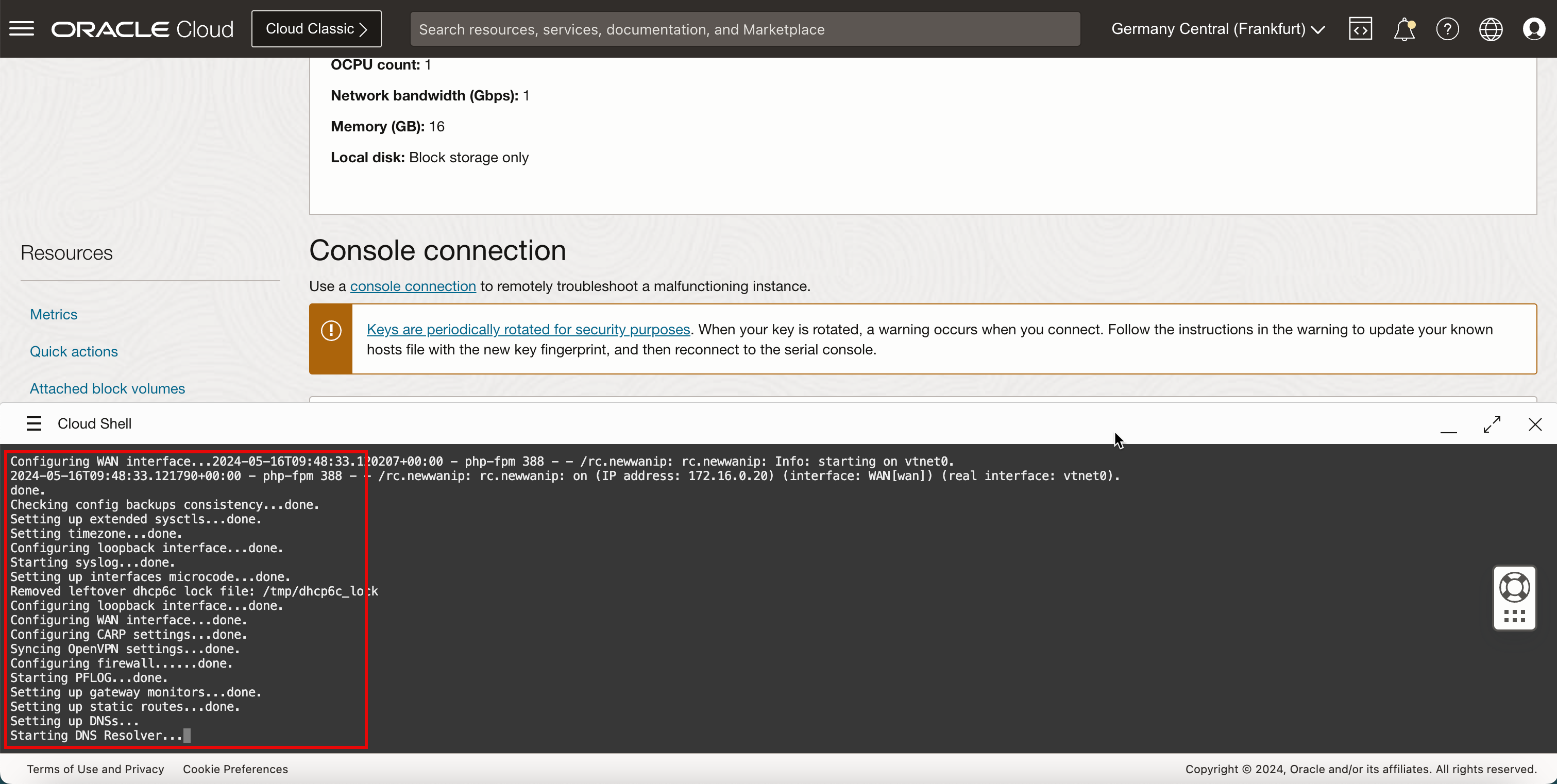

-

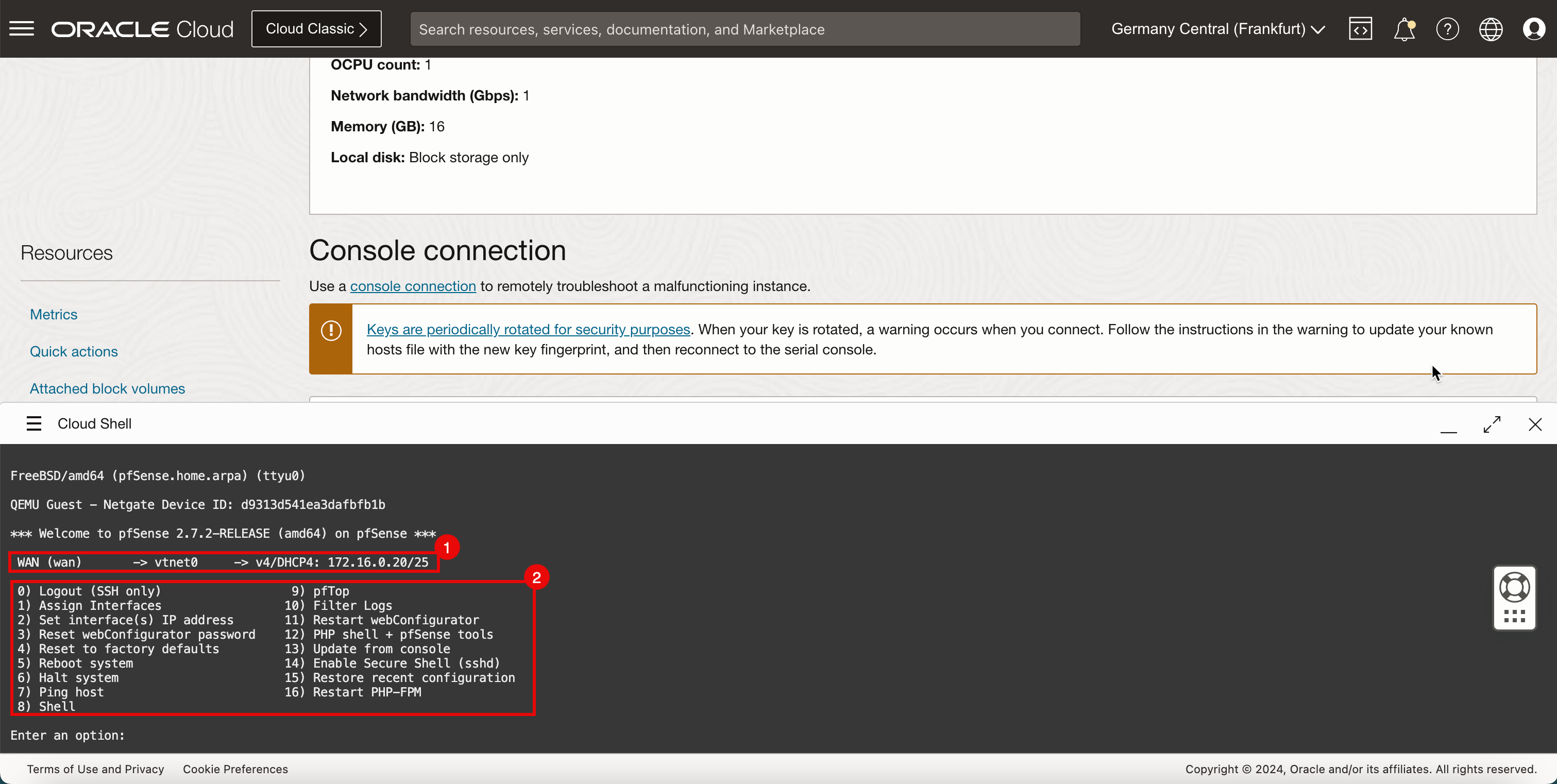

Das Betriebssystem pfSense führt einen vollständigen Boot-Vorgang aus.

- Sie sehen, dass die IP-Adresse mit DHCP konfiguriert wird.

- Beachten Sie das Menü pfSense, um eine zusätzliche Basiskonfiguration auszuführen.

Aufgabe 7: Verbindung zur pfSense Web Graphic User Interface (GUI) herstellen und Anfangssetup abschließen

Die Installation ist abgeschlossen. Jetzt müssen Sie eine Verbindung zur Weboberfläche der pfSense-Firewall herstellen. Zuvor müssen wir jedoch einige Ports in der Sicherheitsliste des VCN öffnen.

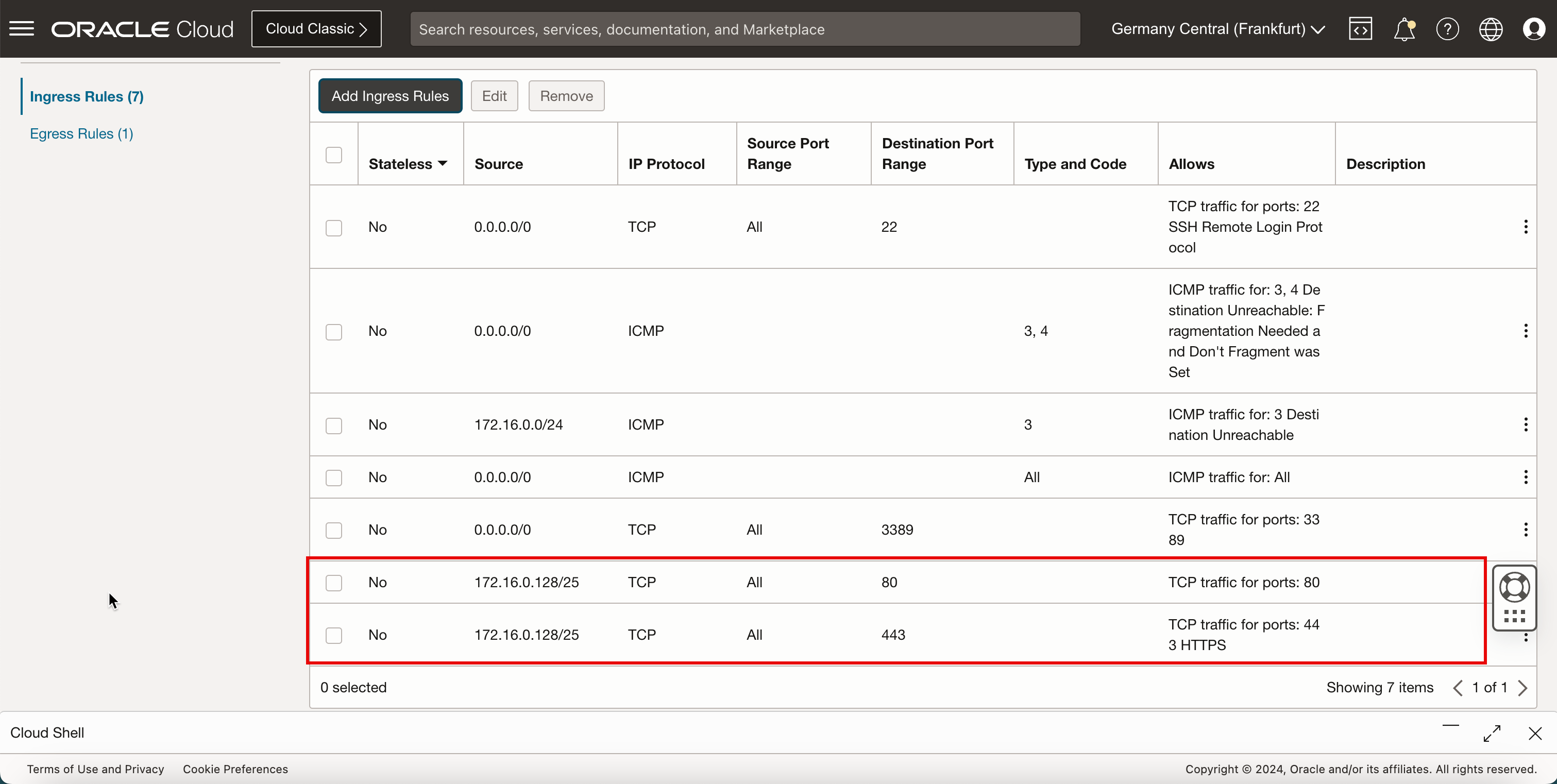

-

Ingress-Regel hinzufügen.

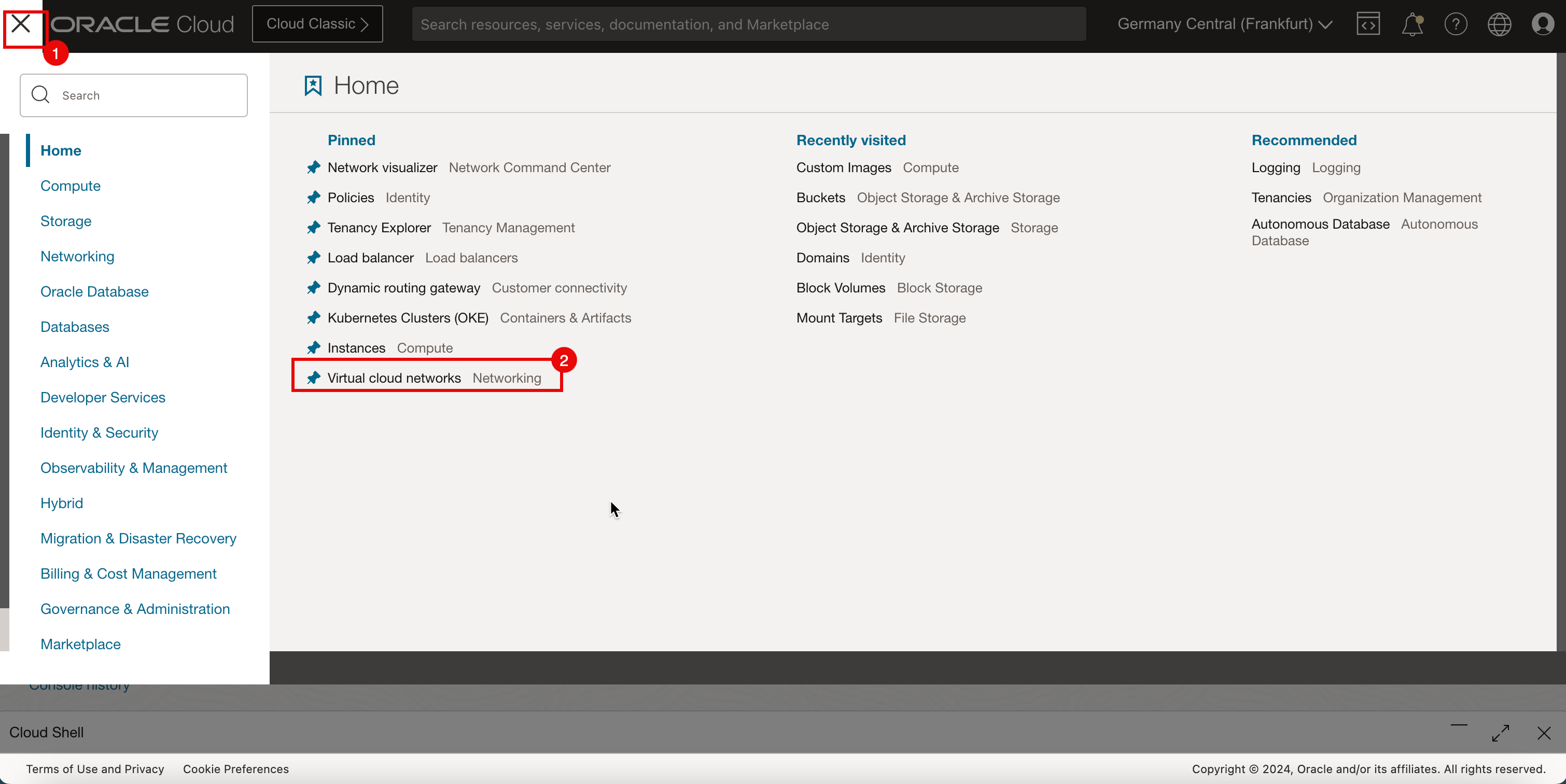

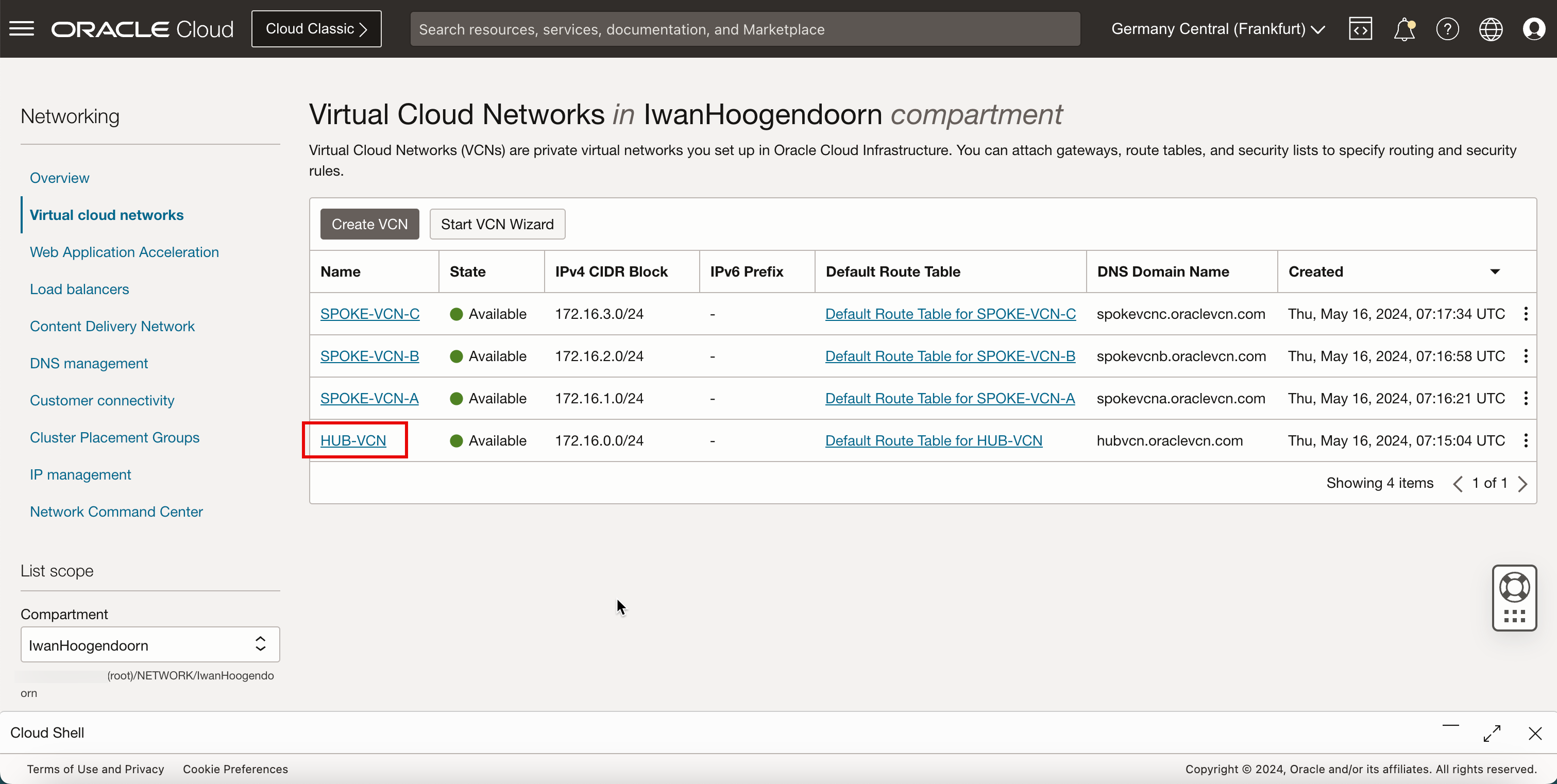

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

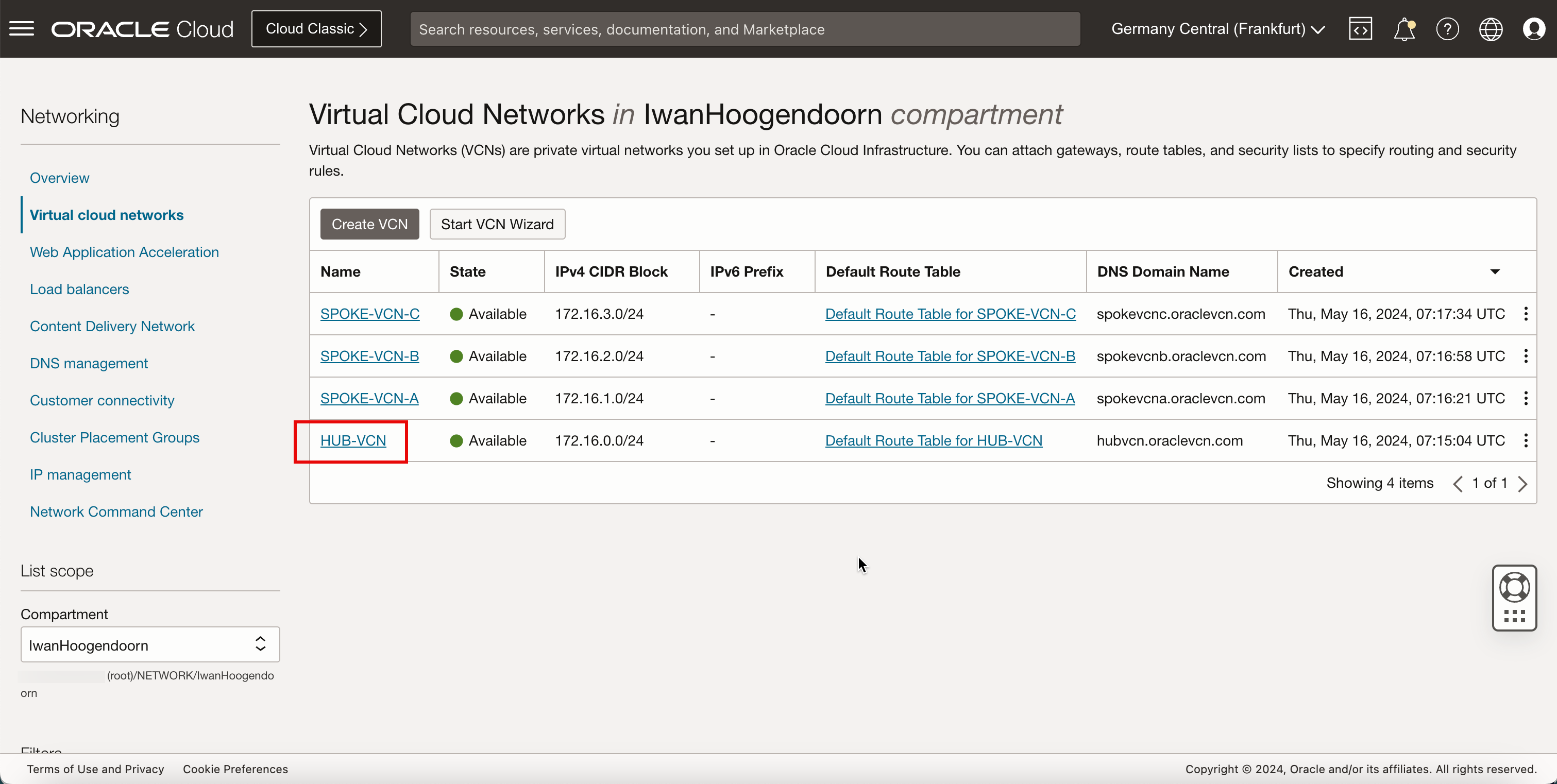

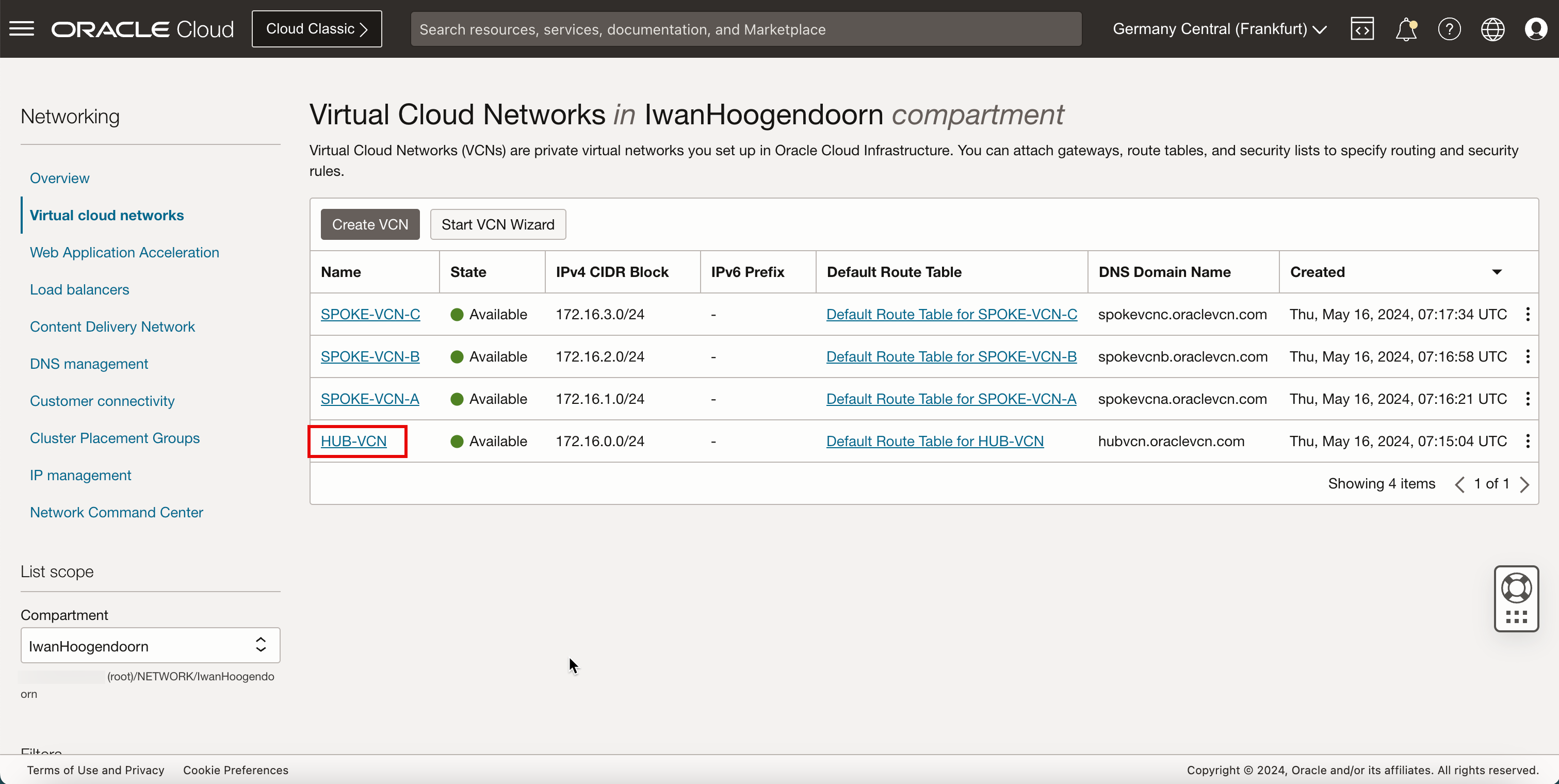

- Klicken Sie auf Virtuelle Cloud-Netzwerke, oder navigieren Sie zu Networking und Virtuelle Cloud-Netzwerke.

-

Wählen Sie das VCN aus, an das Ihre pfSense-Firewall angehängt ist.

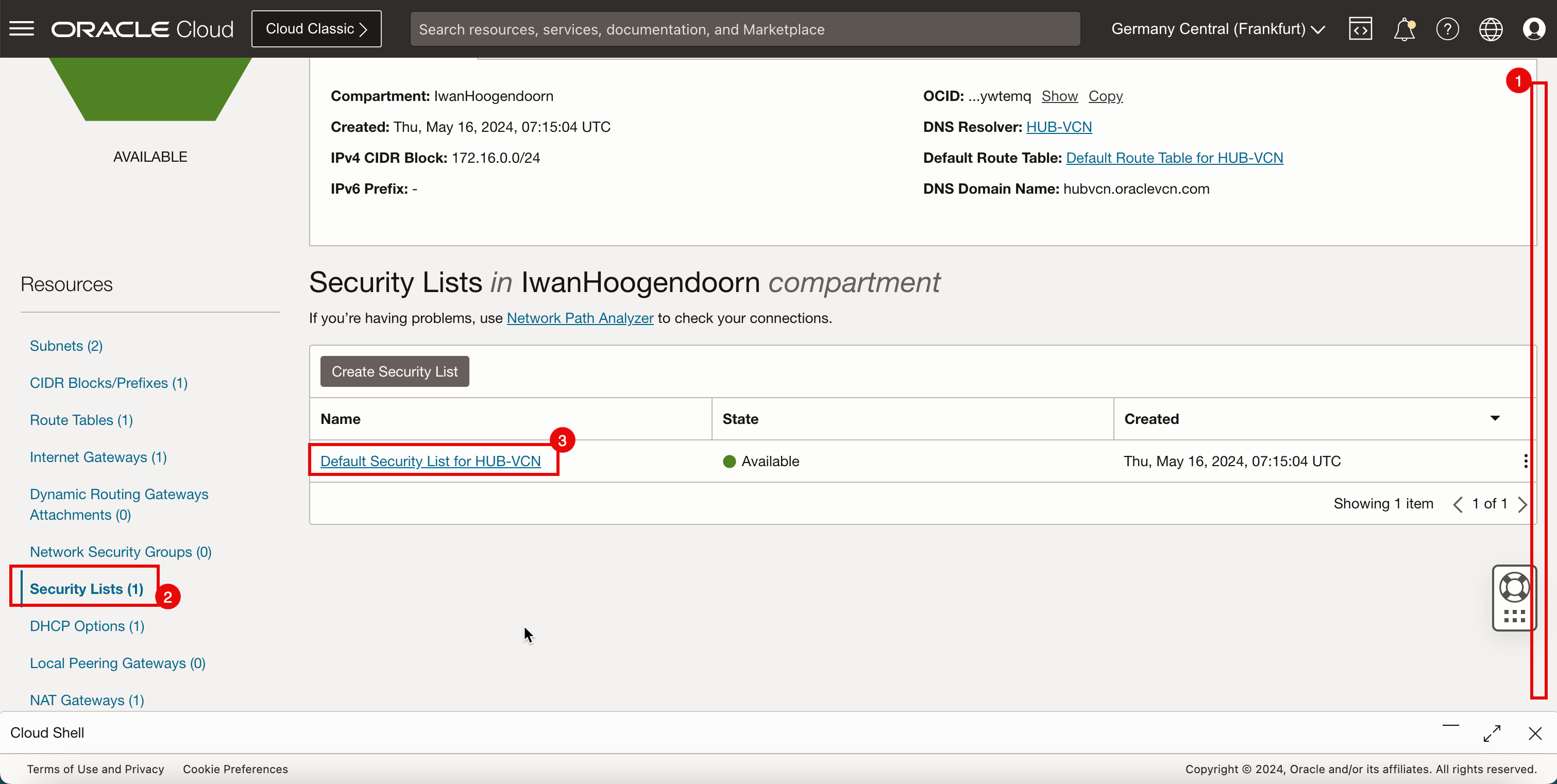

- Bildlauf nach unten.

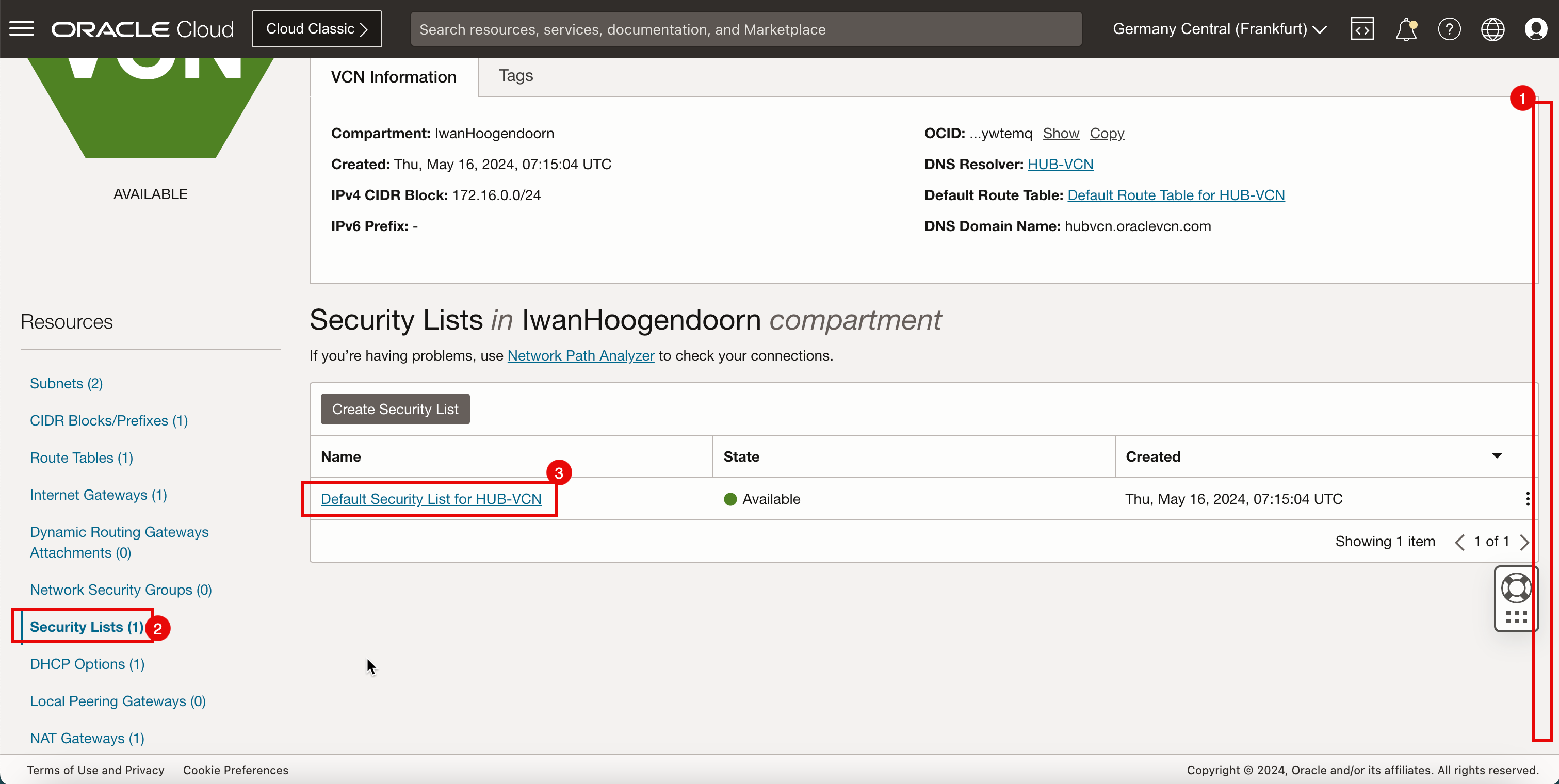

- Klicken Sie auf Sicherheitslisten.

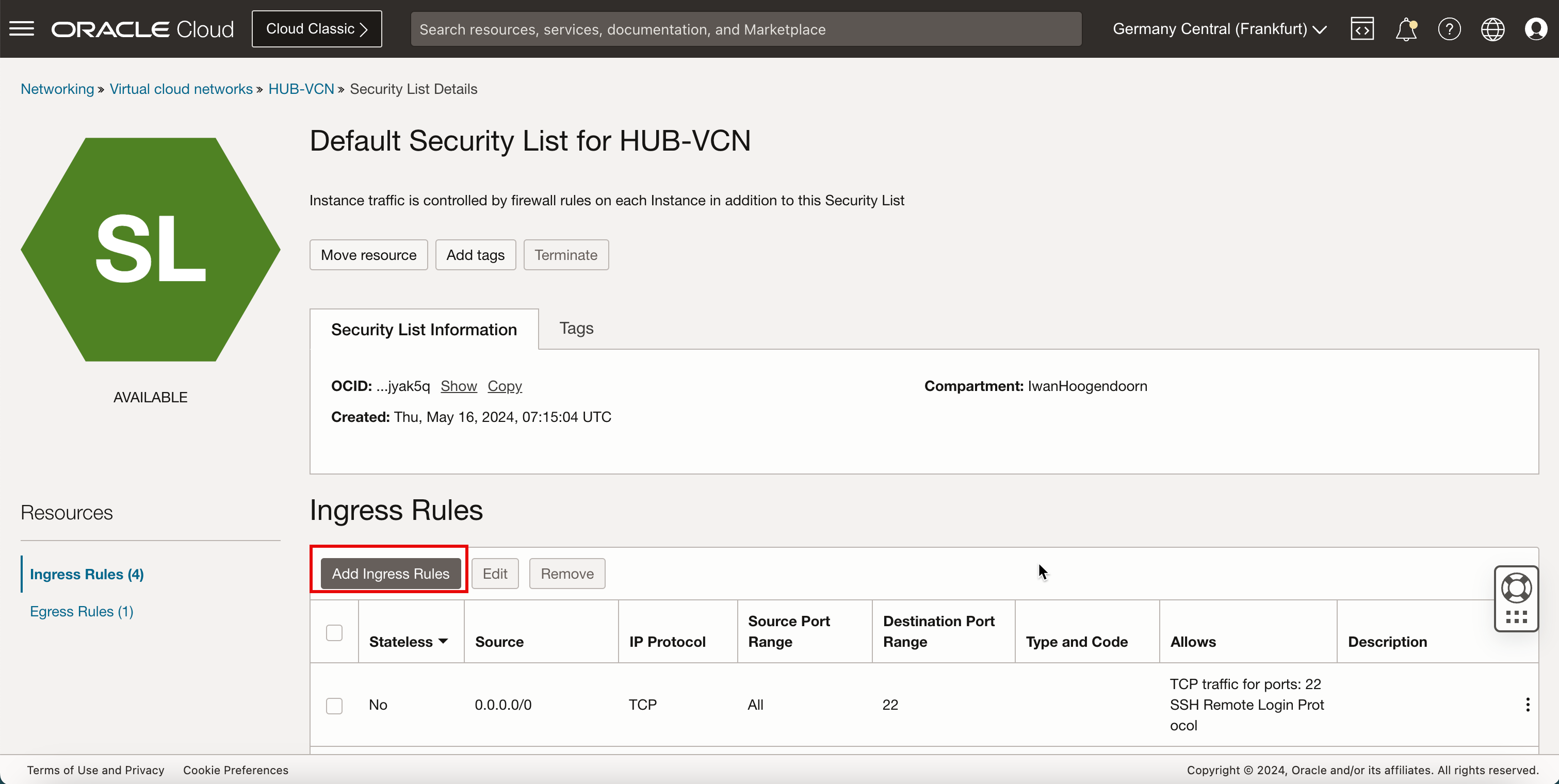

- Klicken Sie auf die Standardsicherheitsliste für das HUB-VCN.

-

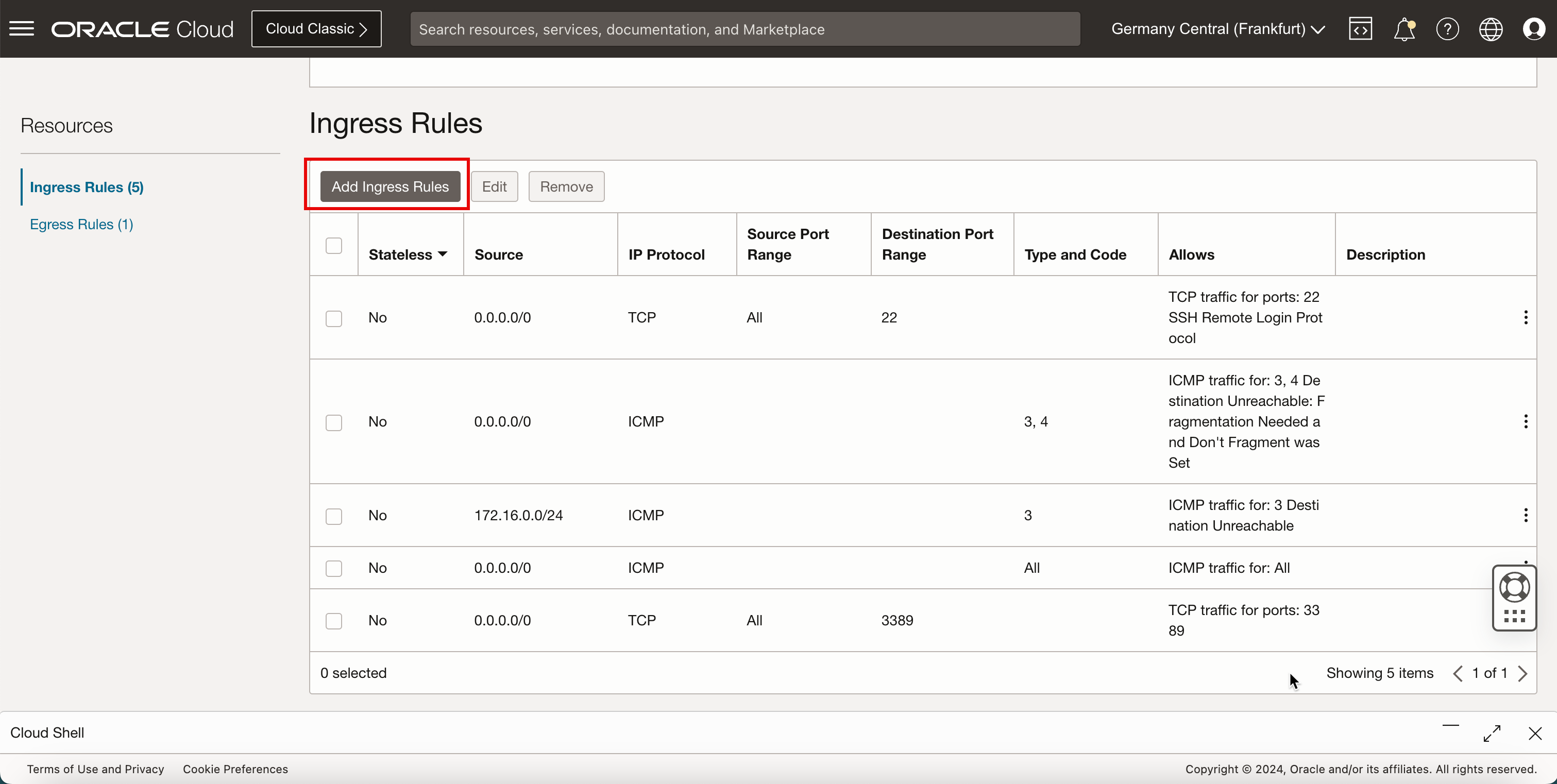

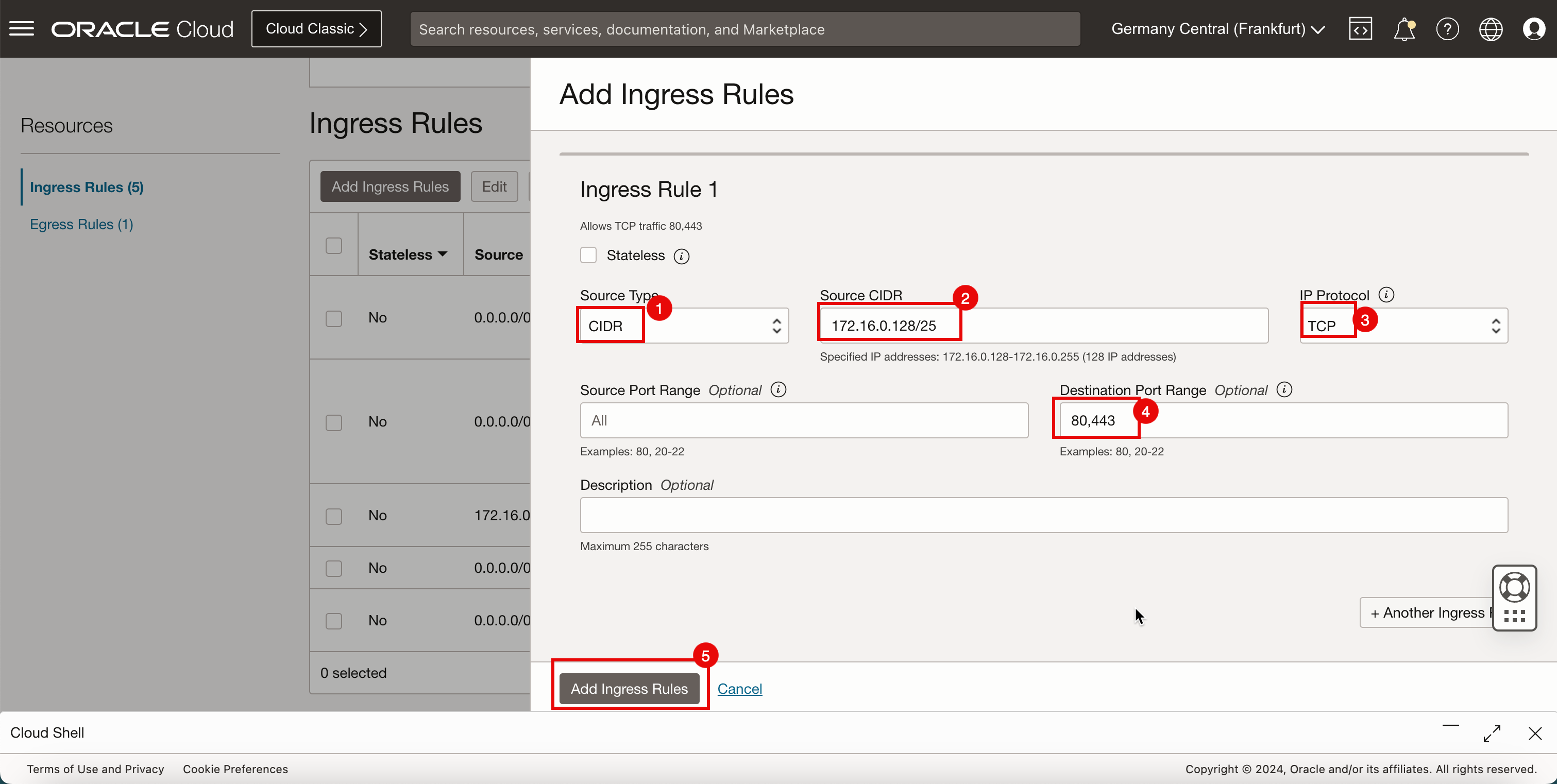

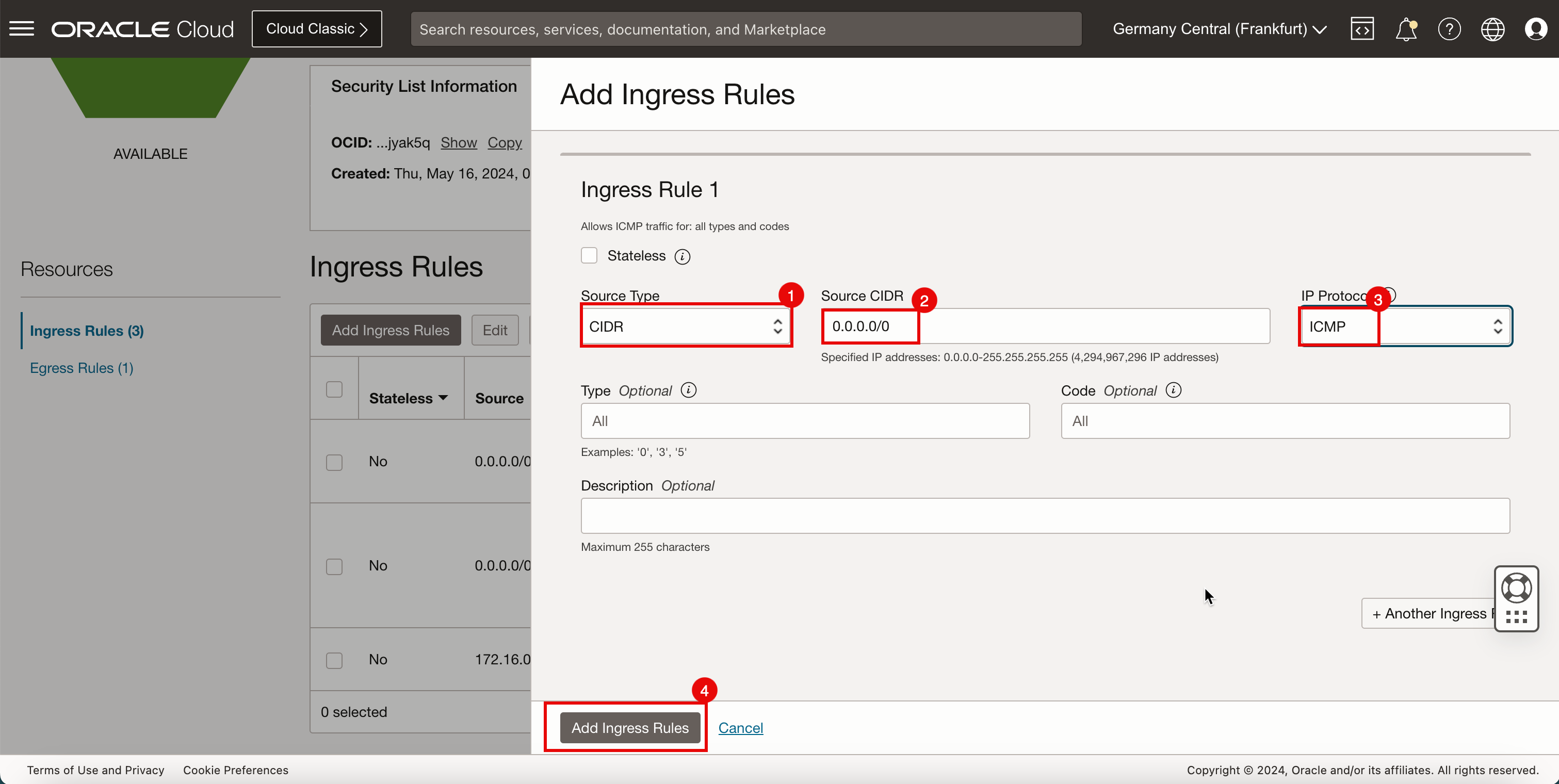

Klicken Sie auf Ingress-Regeln hinzufügen, um die Ingress-Regel zu erstellen.

- Geben Sie unter Quelltyp die Option CIDR ein.

- Geben Sie unter Quell-CIDR für dieses Tutorial

172.16.0.128/25ein. Dies ist das Subnetz, das die Windows-Instanz enthält. Sie verwenden dieses Subnetz, um mit dem Browser eine Verbindung zur pfSense-Firewall herzustellen. - Geben Sie unter IP-Protokoll den Wert TCP ein.

- Geben Sie unter Zielportbereich

80,443ein. - Klicken Sie auf Ingress-Regeln hinzufügen .

-

Beachten Sie, dass die Sicherheitsregel hinzugefügt wurde, um die TCP/

80- und TCP/443-Ports in der Sicherheitsliste zuzulassen, die an das VCN angehängt ist. Dadurch können Sie eine HTTP- und HTTPS-Verbindung von der Windows-Instanz zu dieser neuen pfSense-Firewallinstanz einrichten.

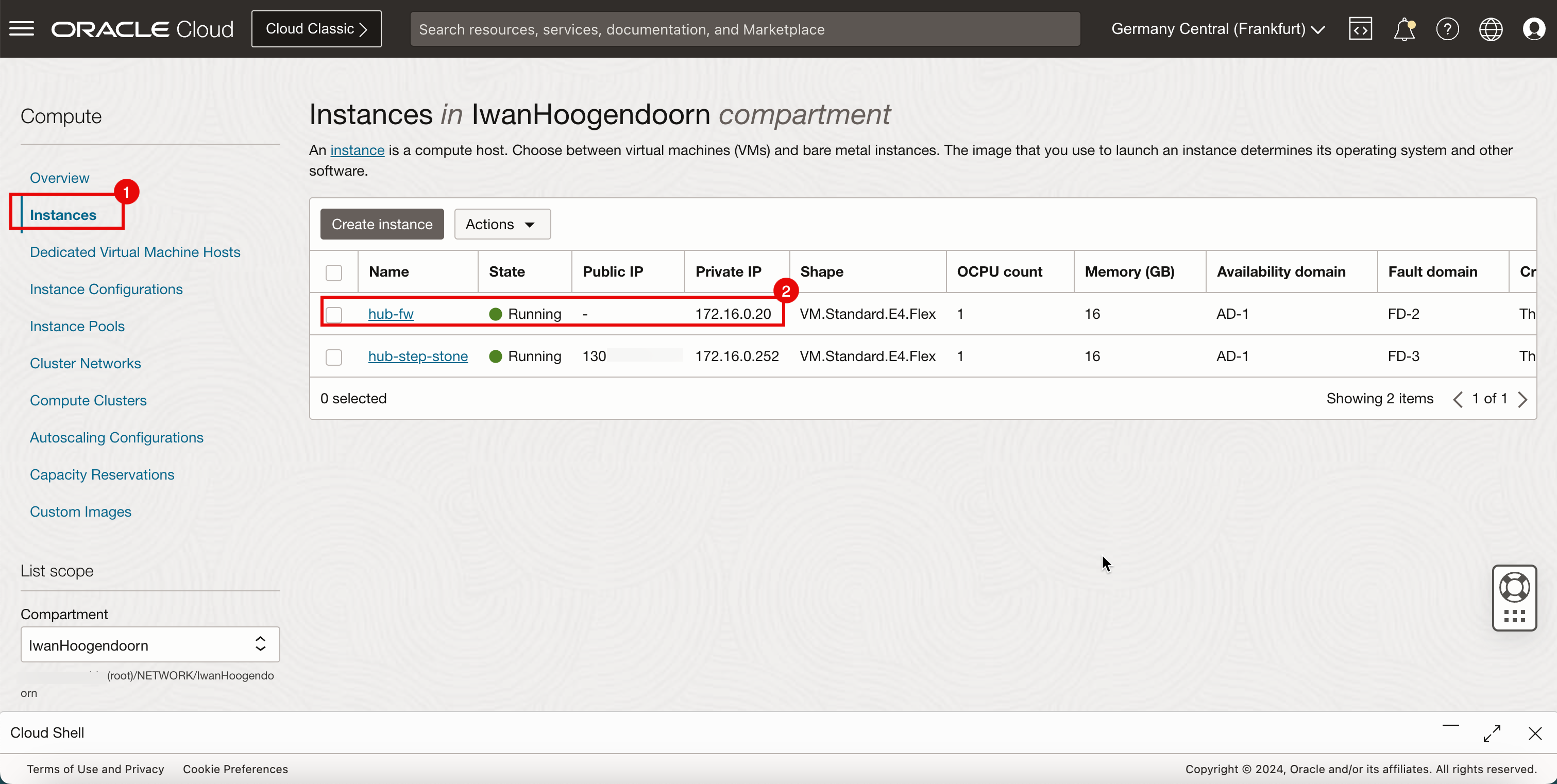

- Navigieren Sie zu Compute und Instanzen.

- Notieren Sie sich Ihre pfSense-Firewall-IP-Adresse.

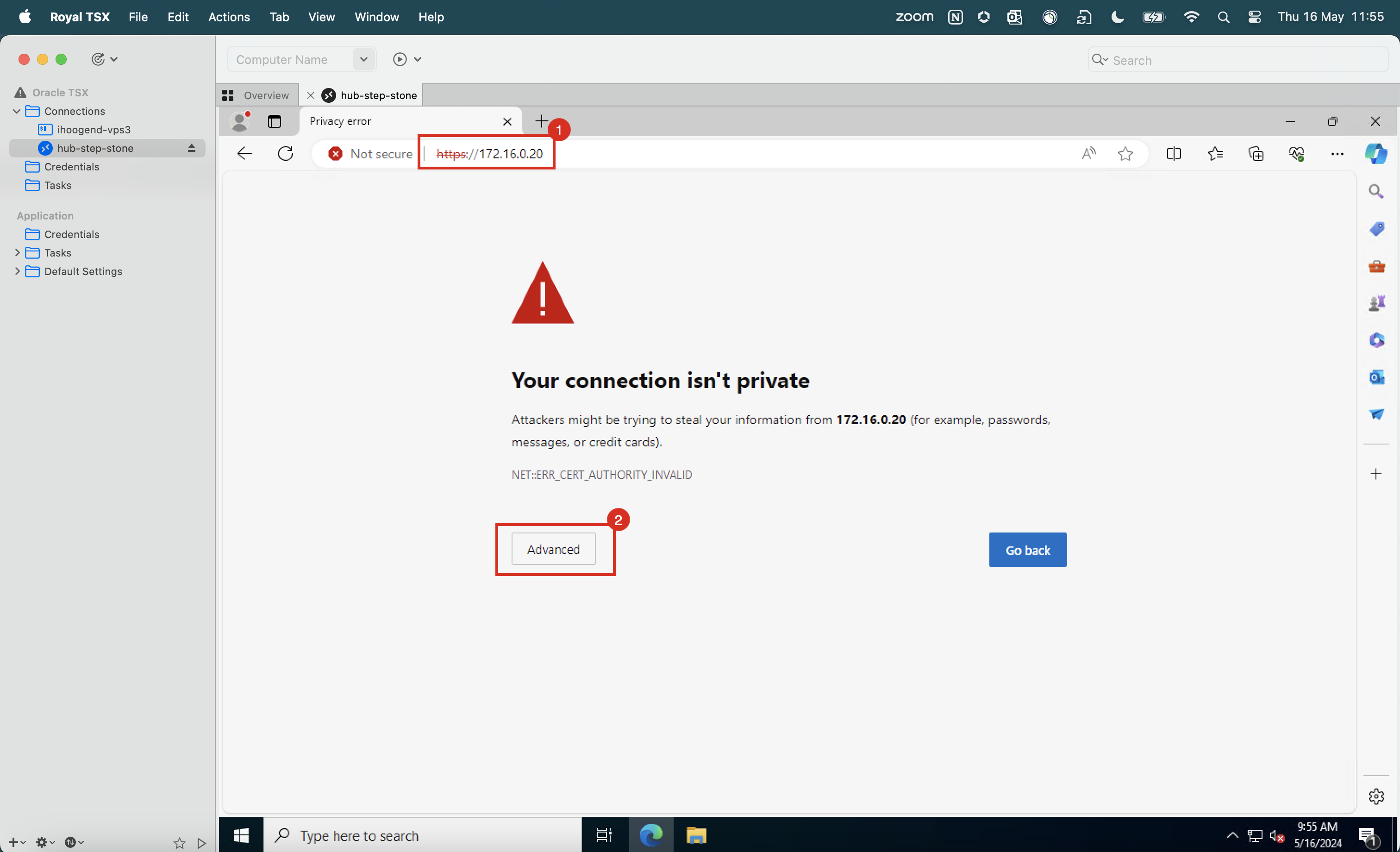

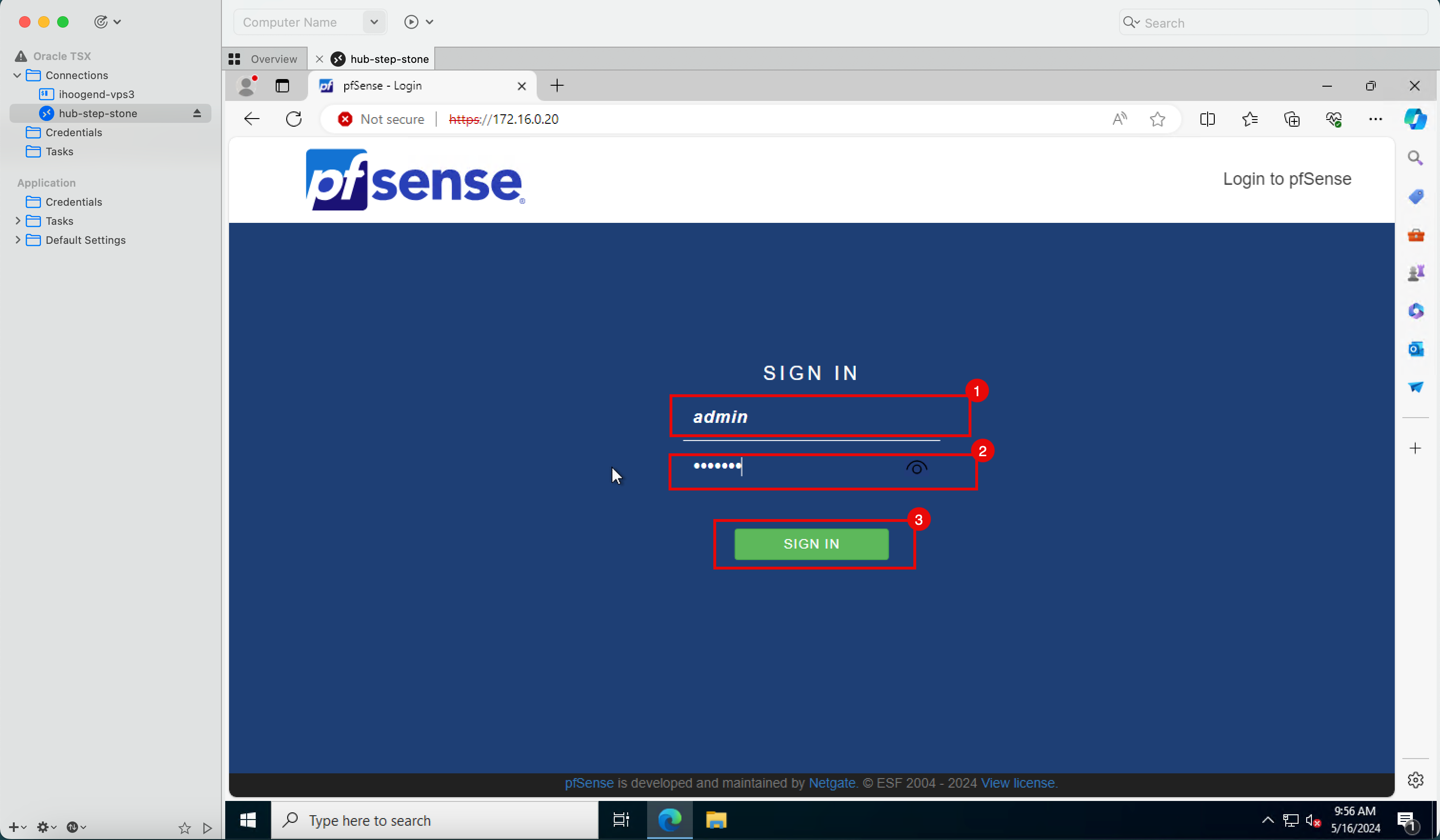

- Öffnen Sie in Ihrer Windows-Instanz einen Browser, und navigieren Sie mit HTTPS zur Firewall-IP pfSense.

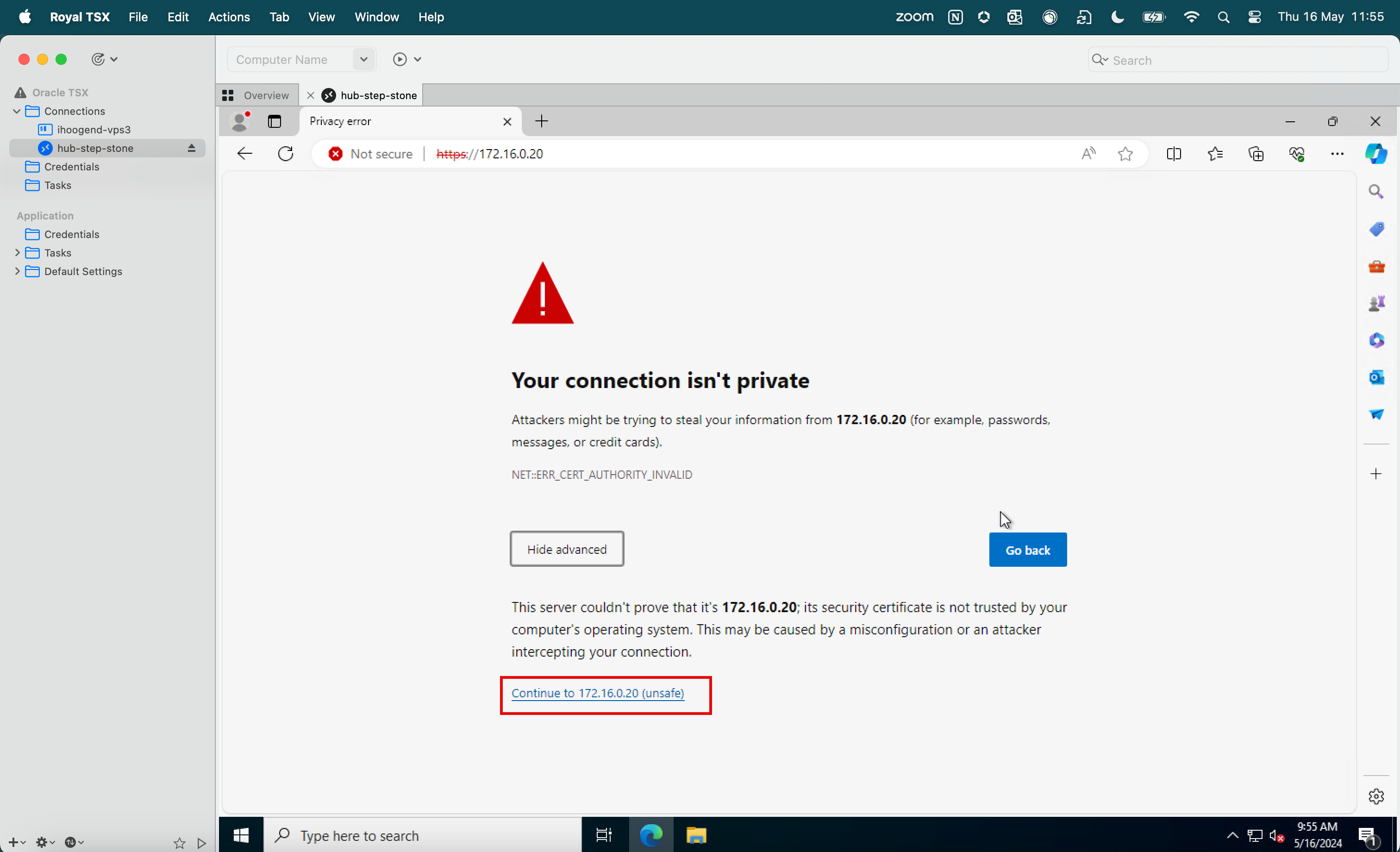

- Klicken Sie auf Erweitert.

-

Klicken Sie auf Fortfahren.

- Geben Sie den Standardbenutzernamen

adminein. - Geben Sie als Standardkennwort

pfsenseein. - Klicken Sie auf Anmelden.

- Geben Sie den Standardbenutzernamen

-

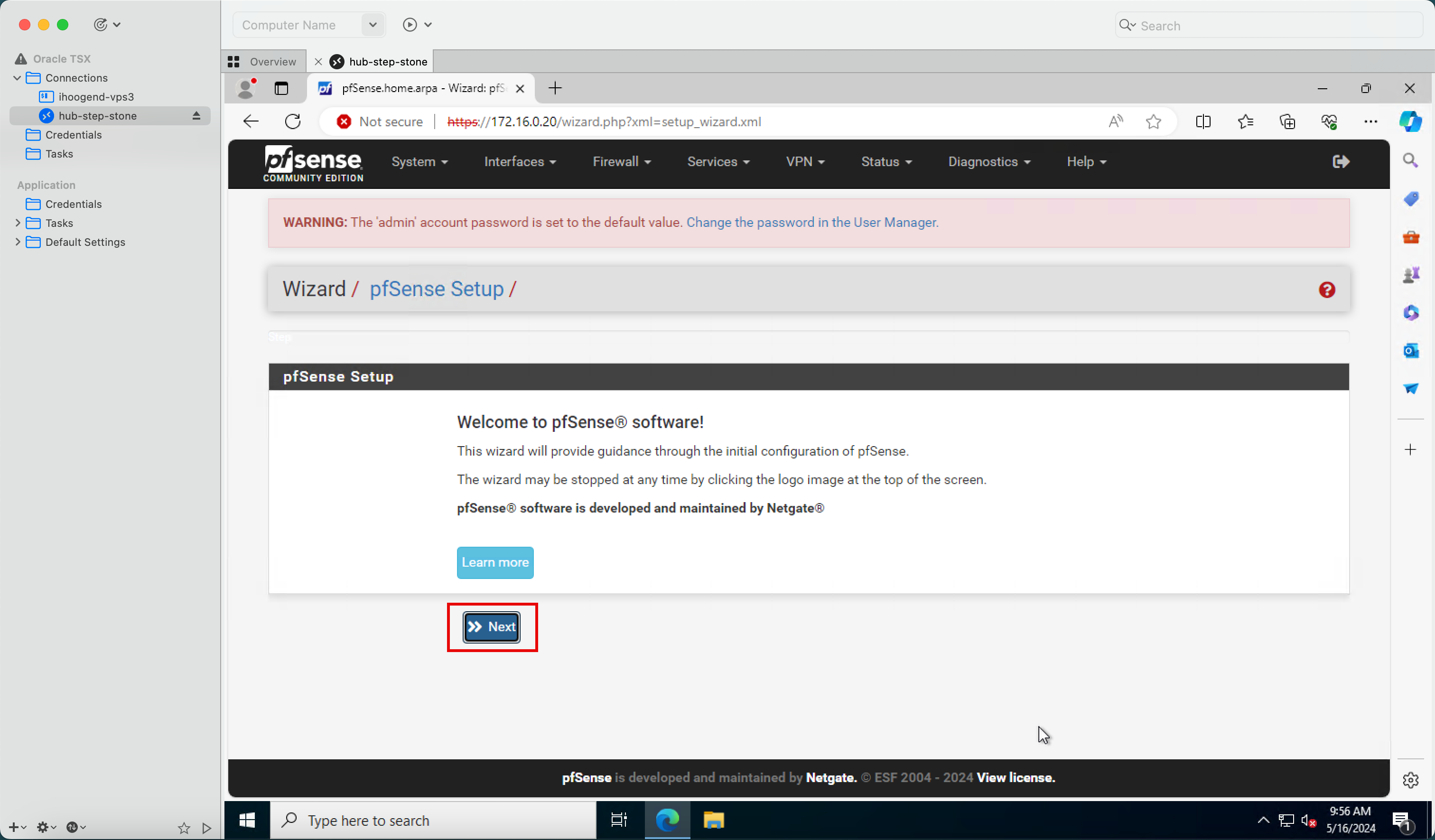

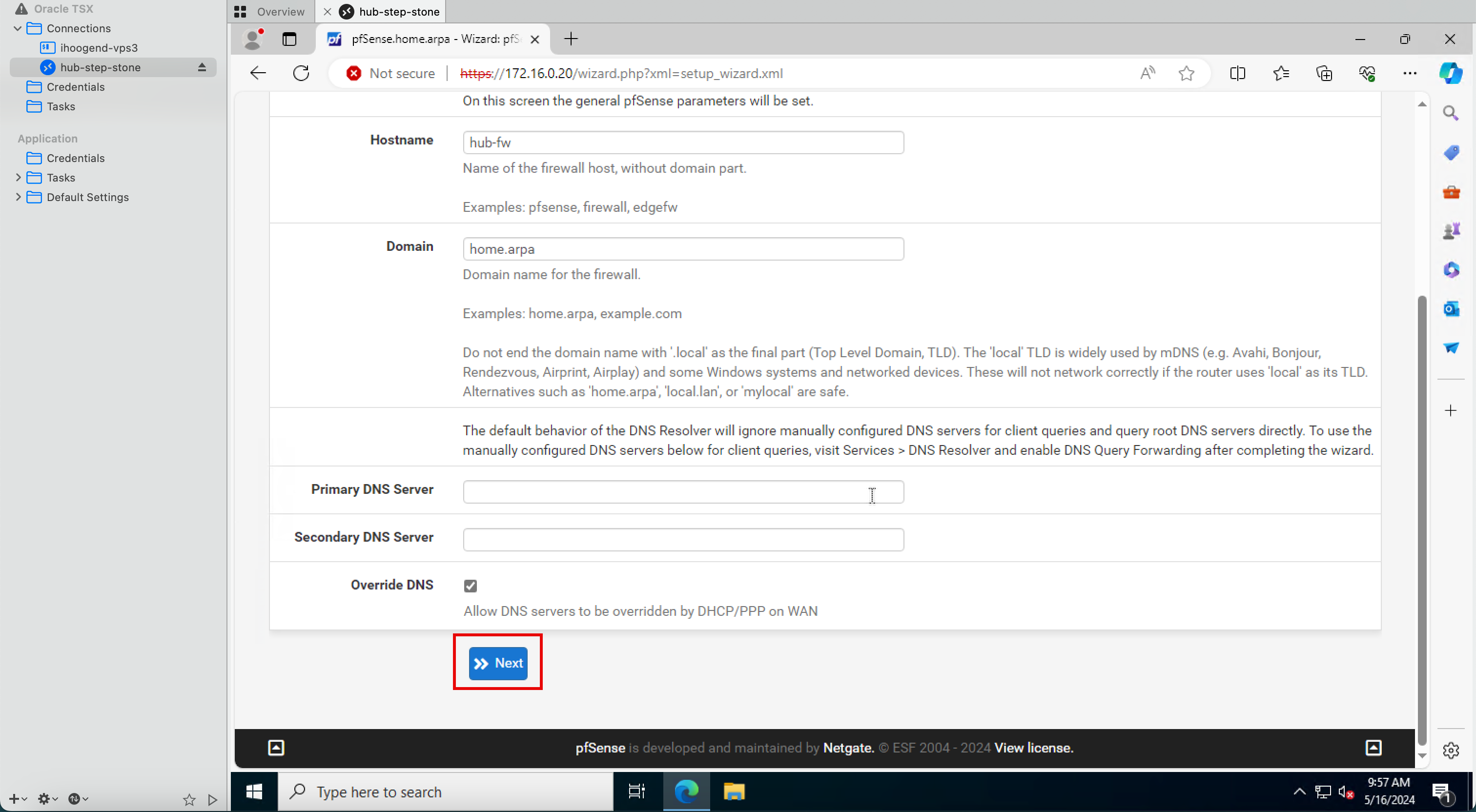

Klicken Sie anschließend auf Weiter.

-

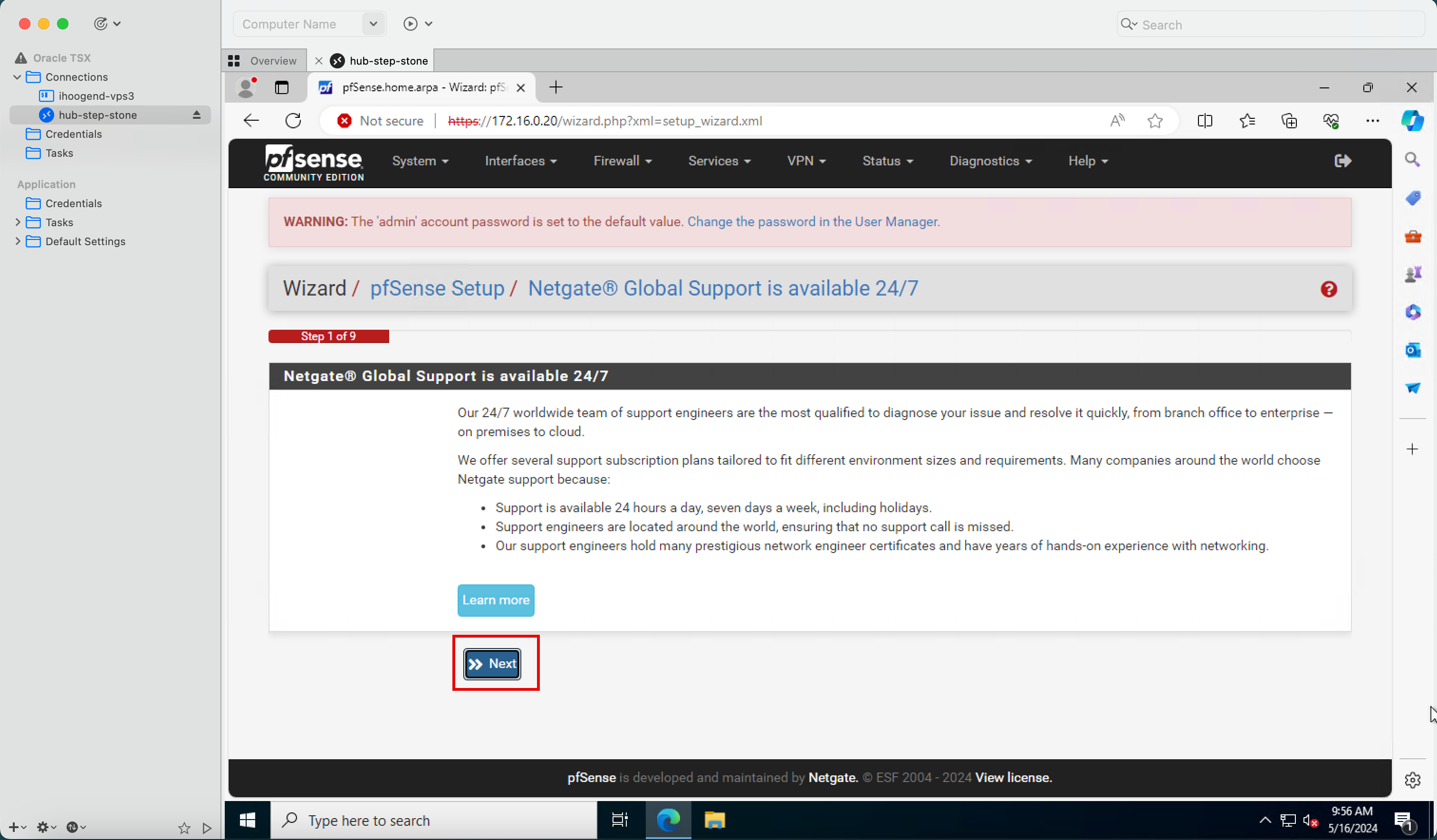

Klicken Sie anschließend auf Weiter.

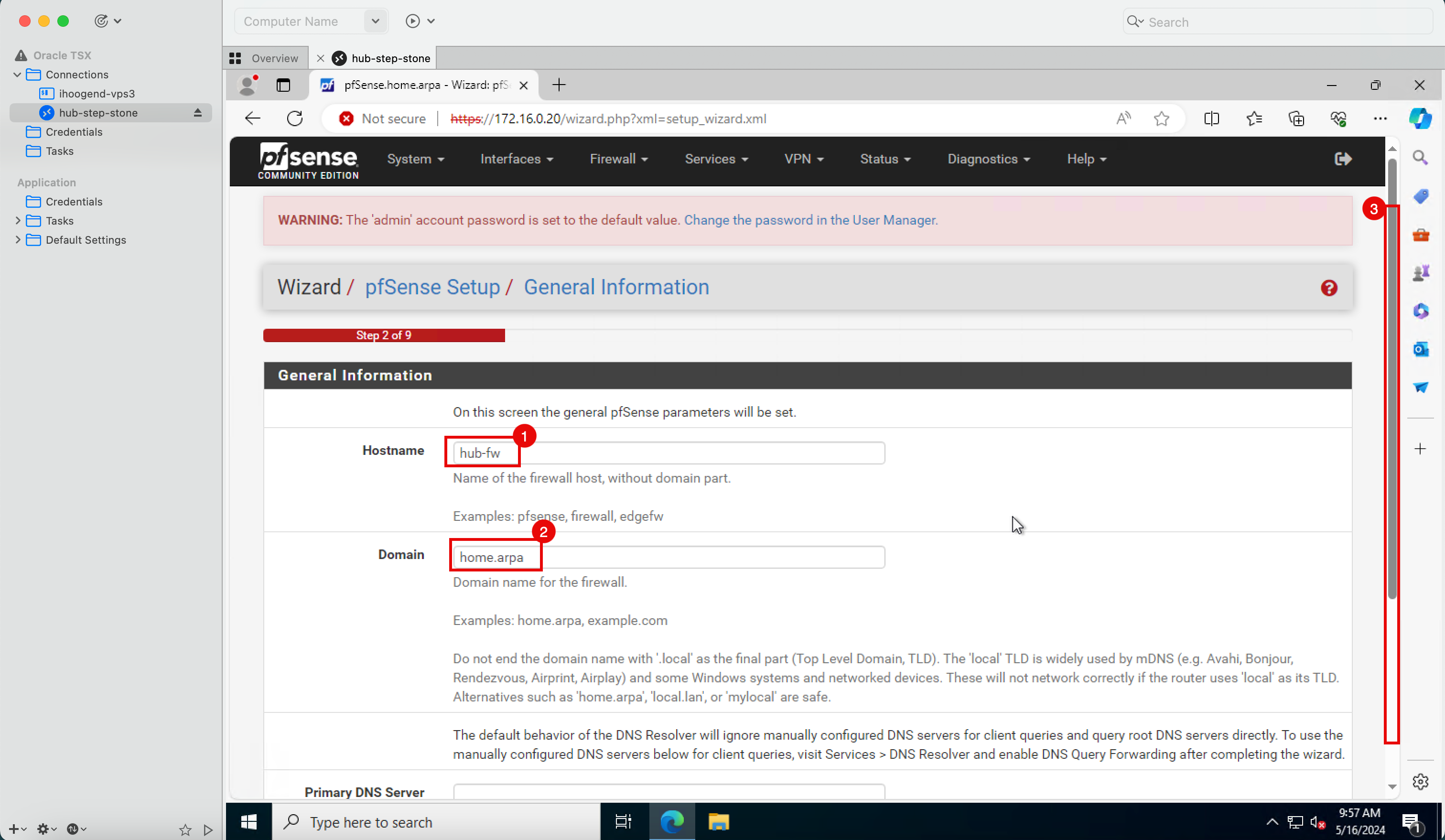

- Hostnamen eingeben.

- Geben Sie einen Domainnamen ein, oder übernehmen Sie den Standardwert für den Domainnamen.

- Bildlauf nach unten.

-

Klicken Sie anschließend auf Weiter.

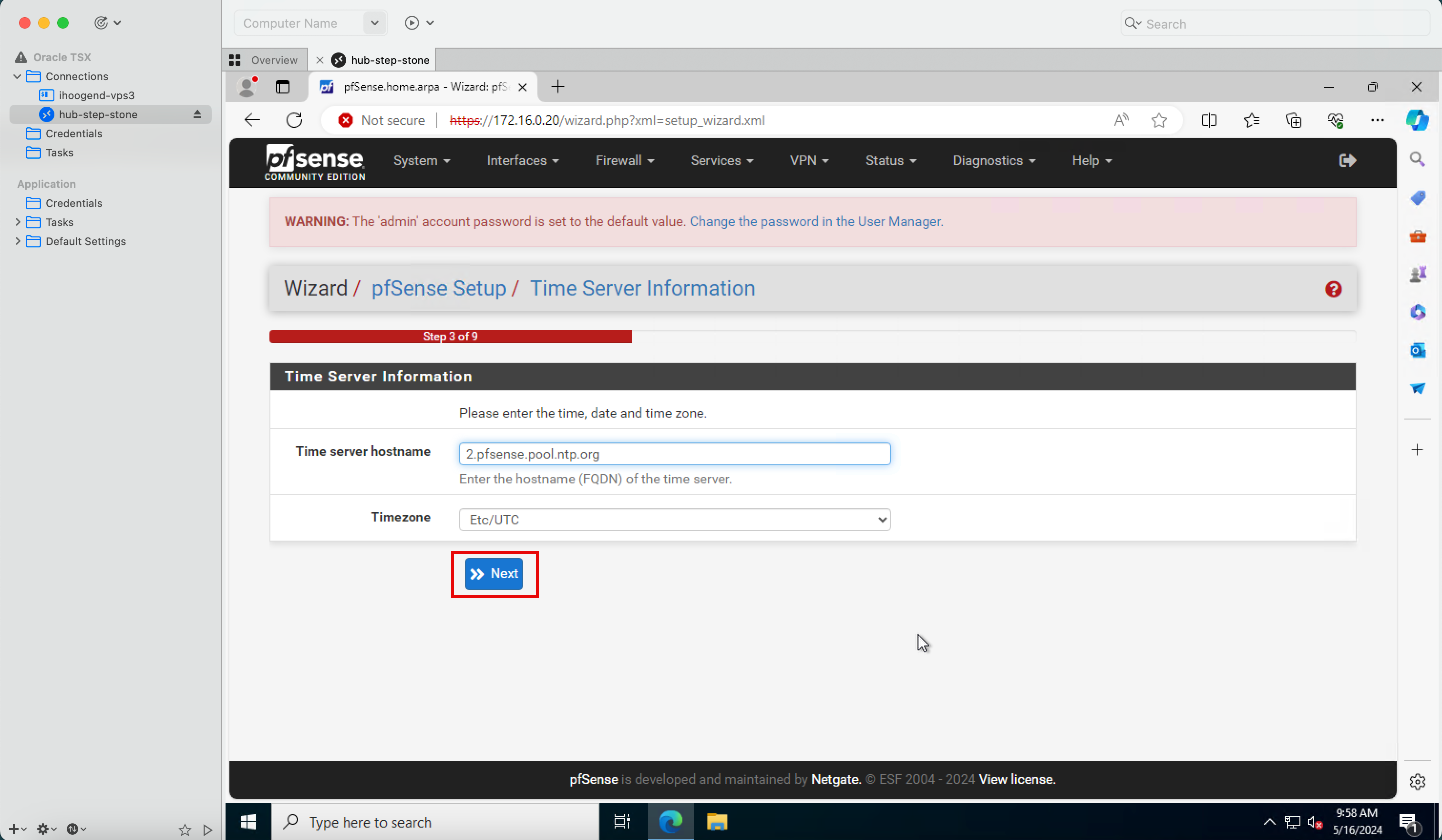

-

Klicken Sie anschließend auf Weiter.

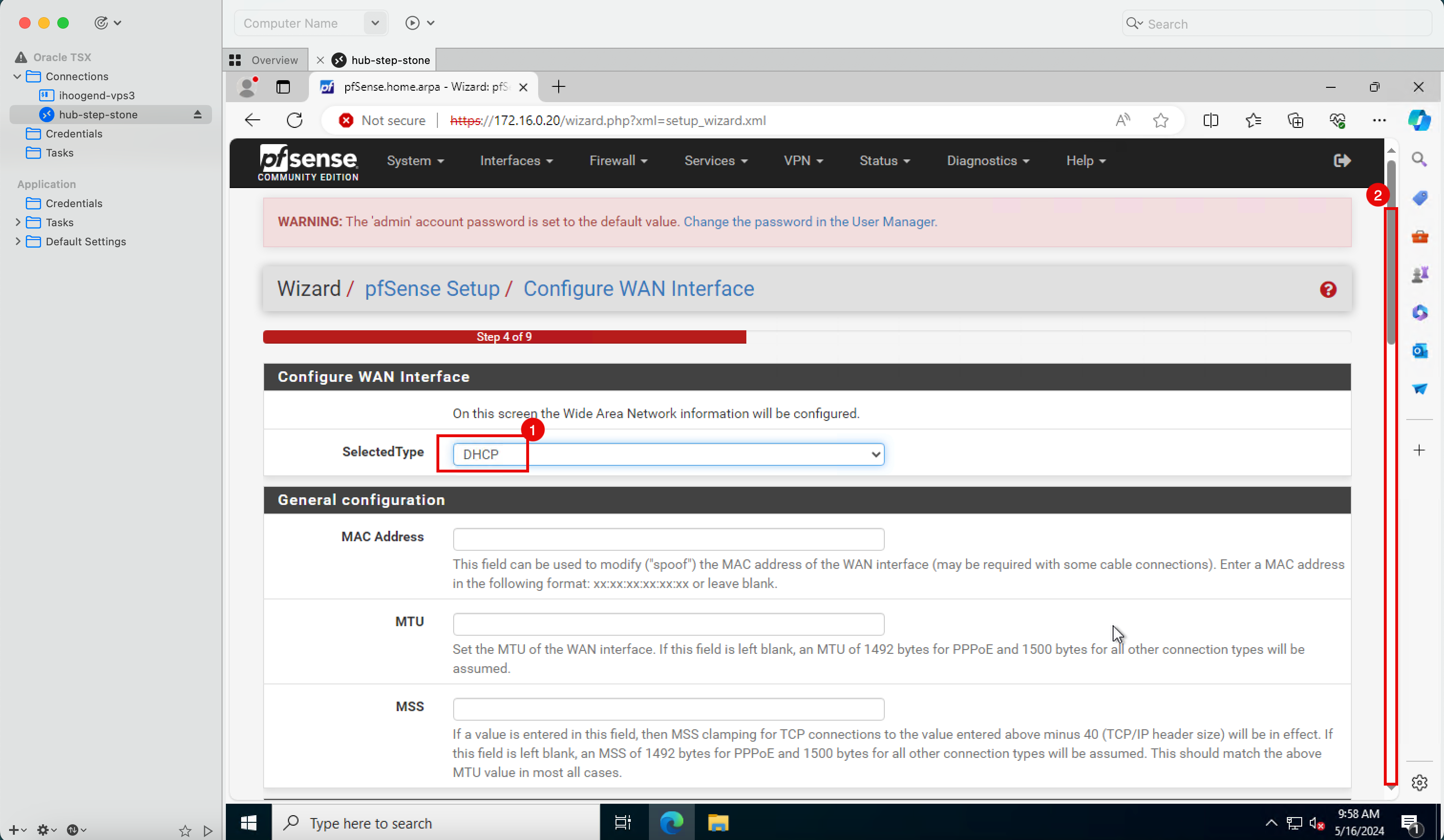

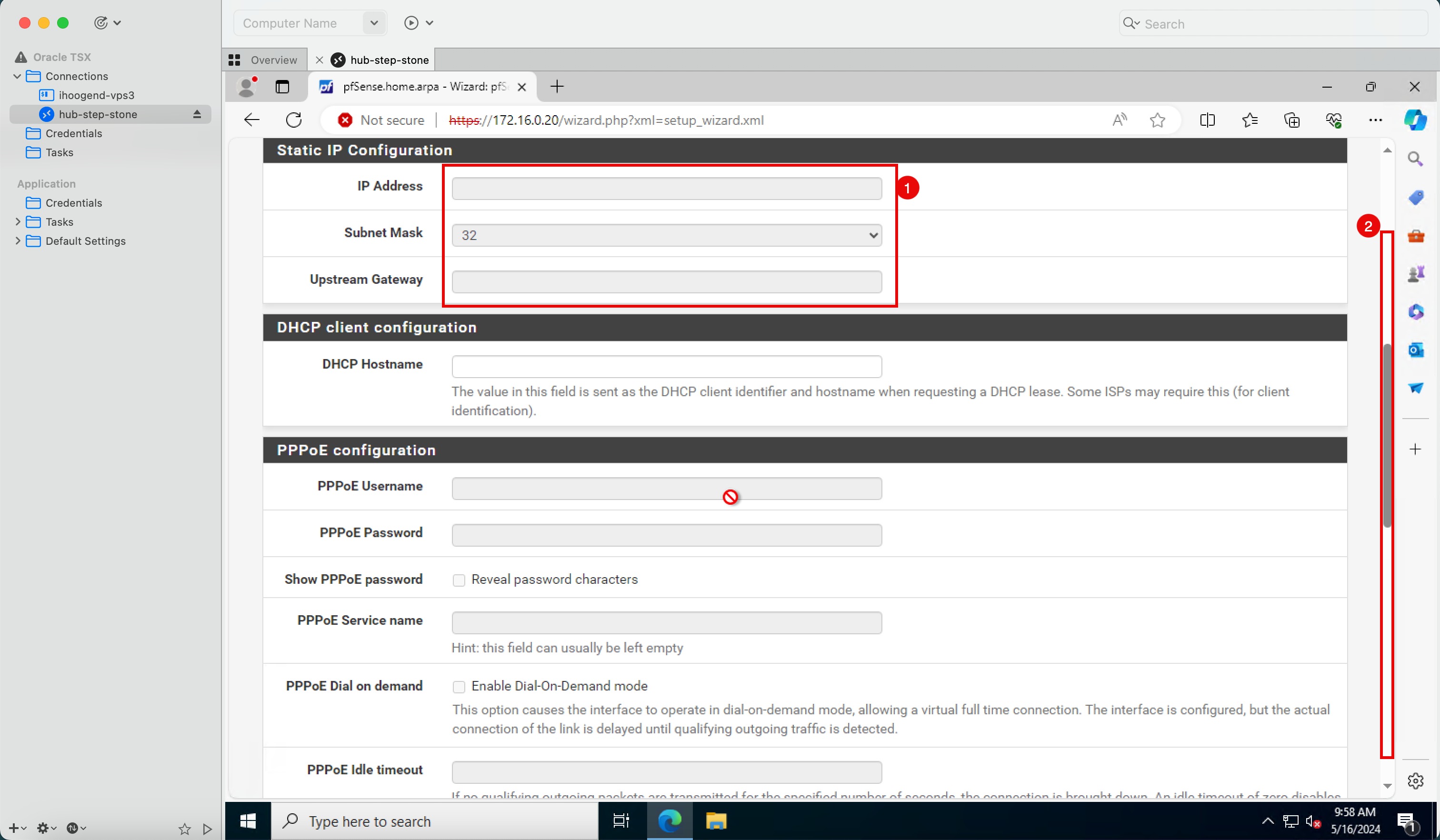

Hinweis: Wenn Sie sich in Netzwerken befinden, kann dies etwas seltsam aussehen, da wir angegeben haben, während der Instanzerstellung eine statische IPv4-Adresse zu verwenden. Die Funktionsweise in diesem speziellen Fall ist, dass Oracle die statische IP in seinem DHCP-Server reserviert und diese Adresse der pfSense-Firewall zuweist. Die Firewall pfSense erhält also immer dieselbe IP-Adresse. Aus der OCI-Perspektive ist dies jedoch eine statische IP, und aus der Perspektive von pfSense wird dies eine DHCP-Adresse sein.

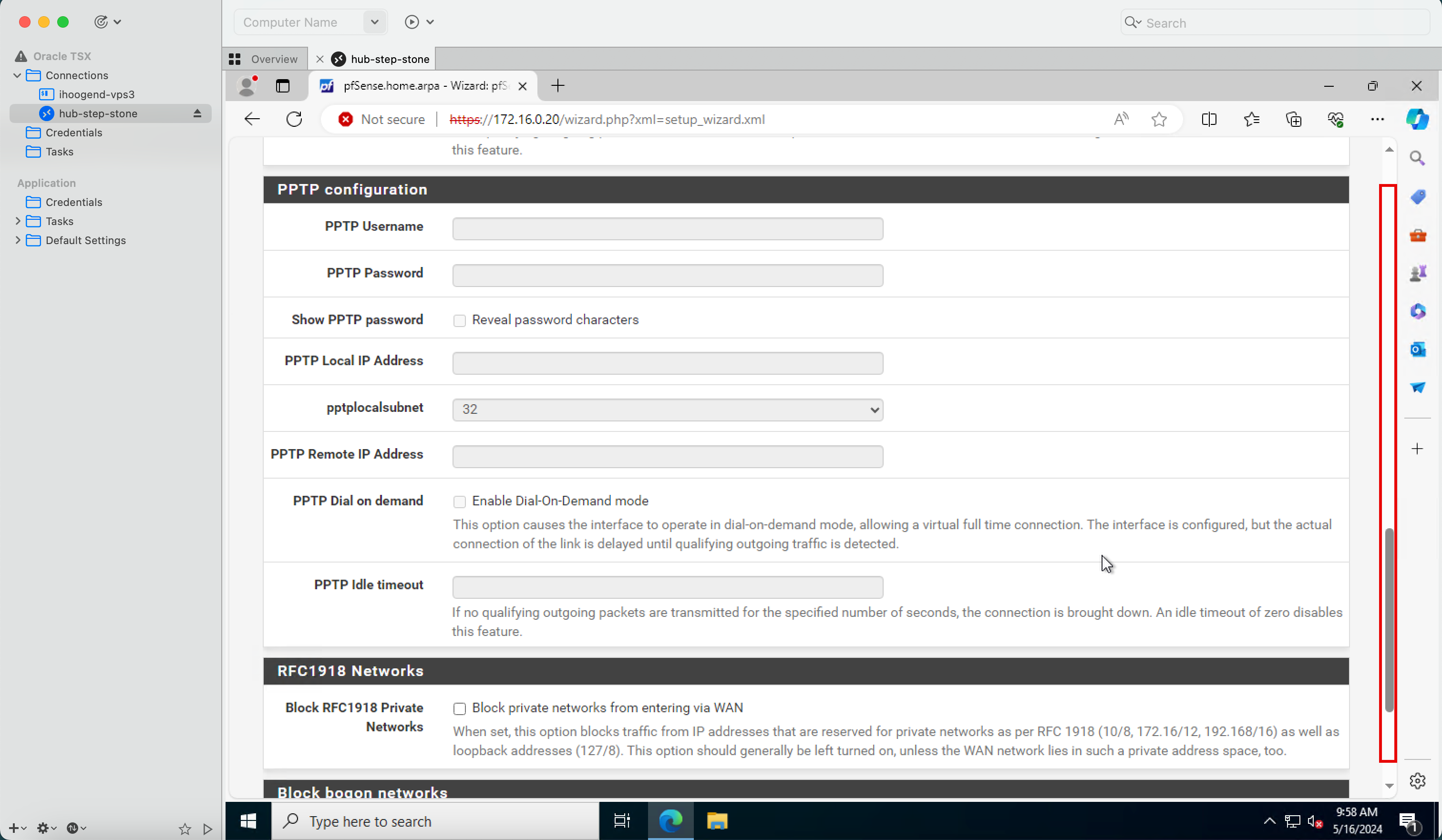

- Wählen Sie unter WAN-Schnittstelle konfigurieren die Option DHCP aus.

- Bildlauf nach unten.

- Behalten Sie alle IP-Adresseinstellungen bei.

- Bildlauf nach unten.

-

Bildlauf nach unten.

-

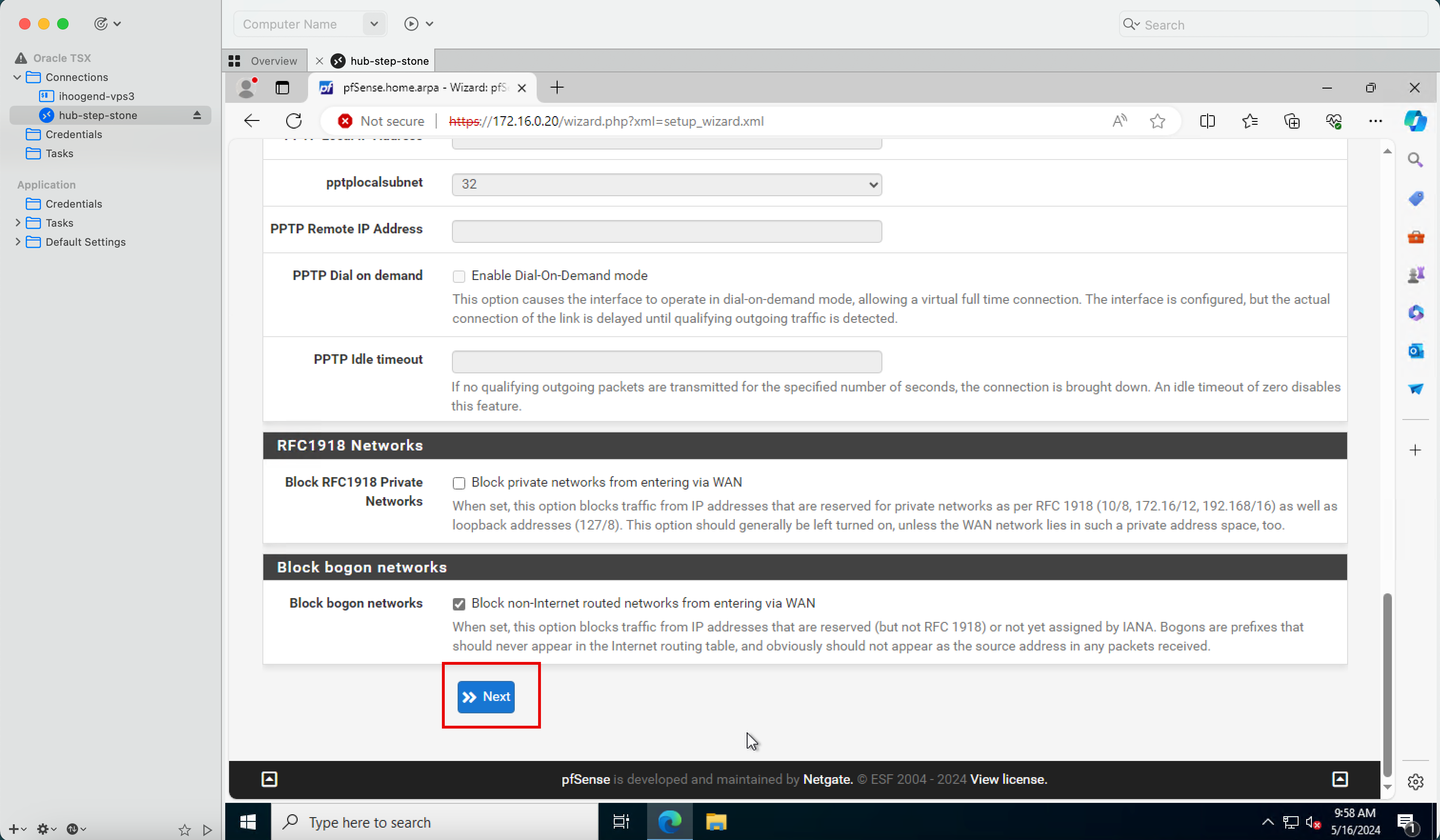

Klicken Sie anschließend auf Weiter.

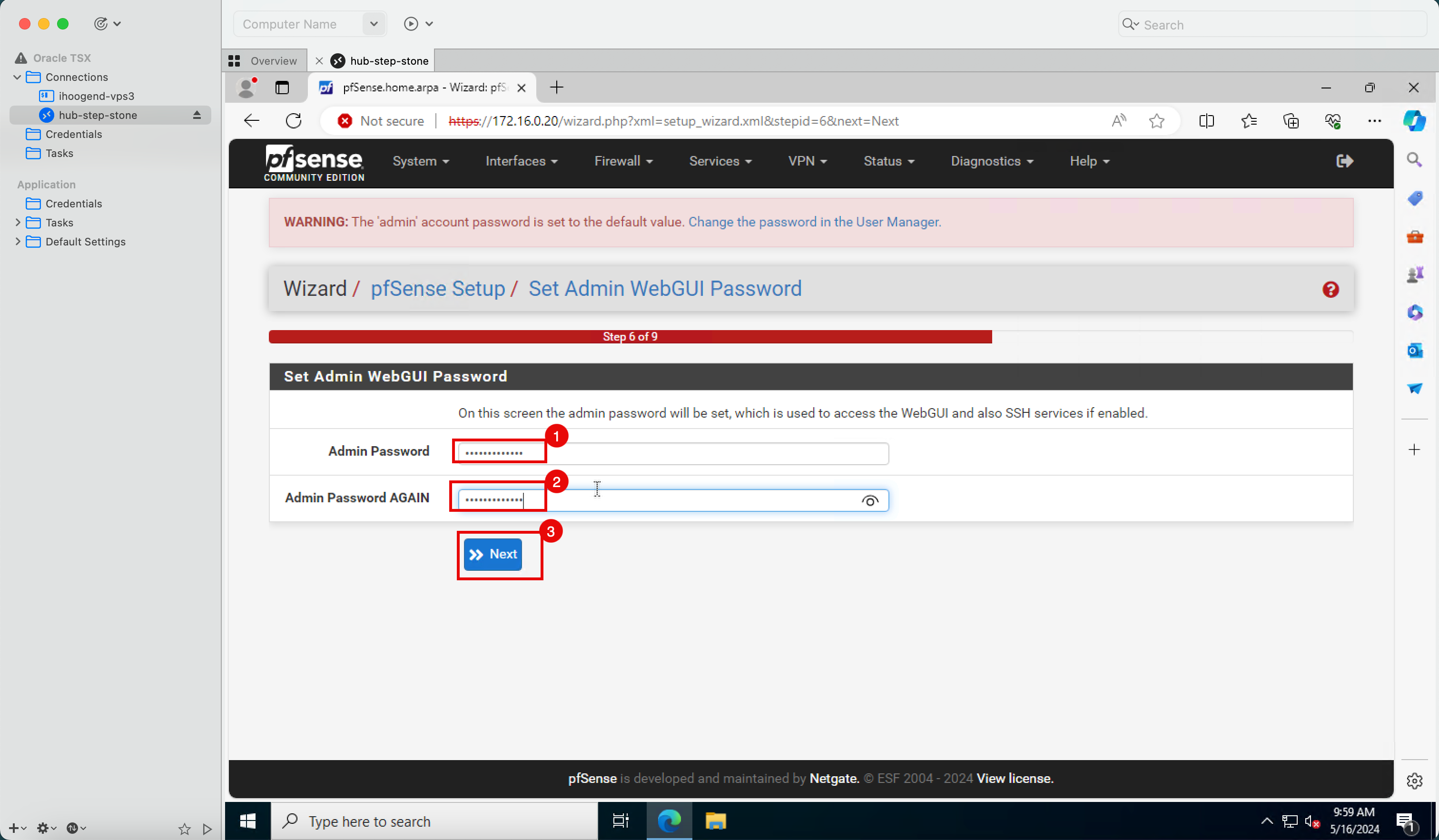

- Neues Administratorkennwort eingeben.

- Geben Sie ein Admin-Kennwort erneut ein.

- Klicken Sie anschließend auf Weiter.

-

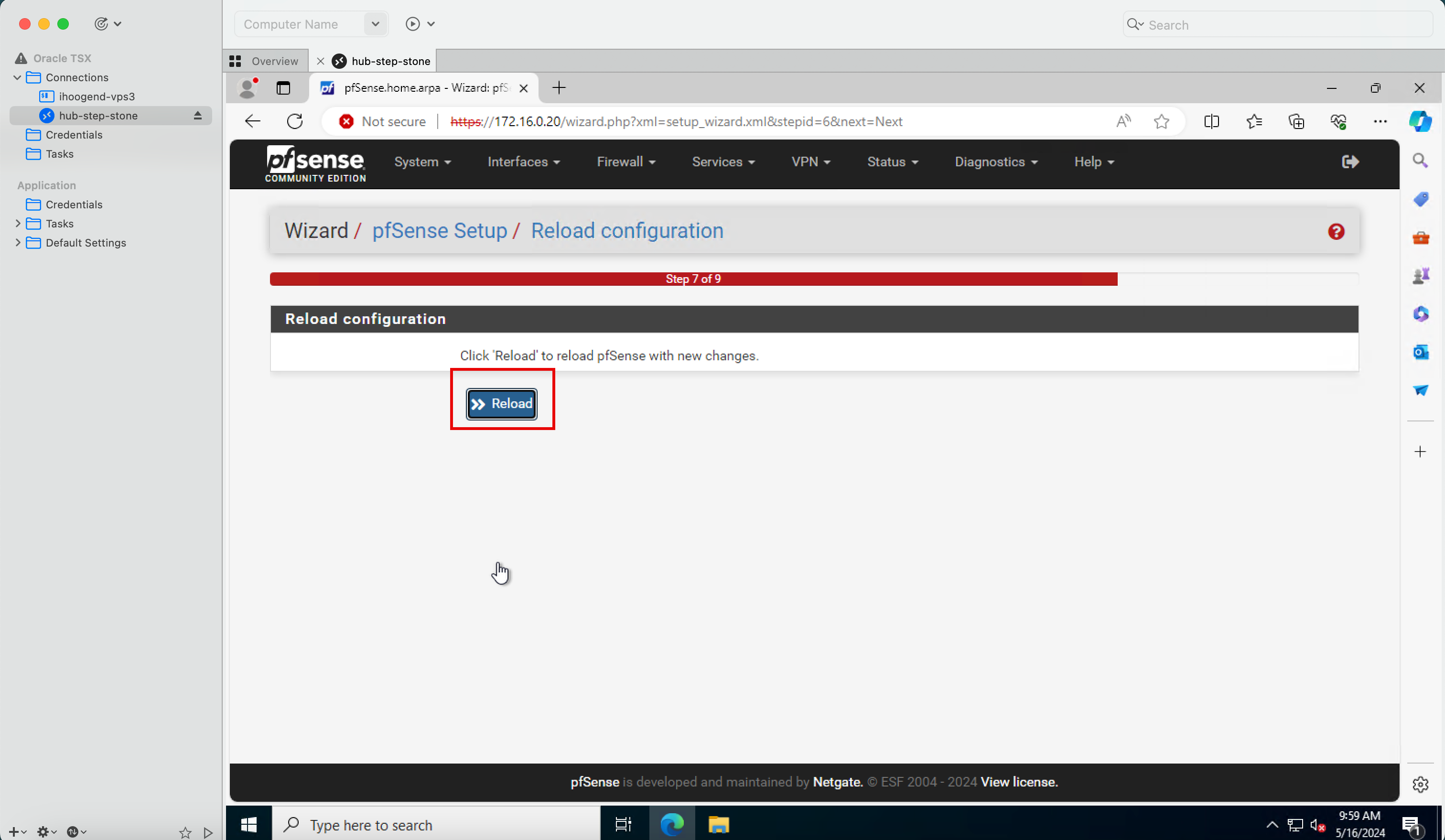

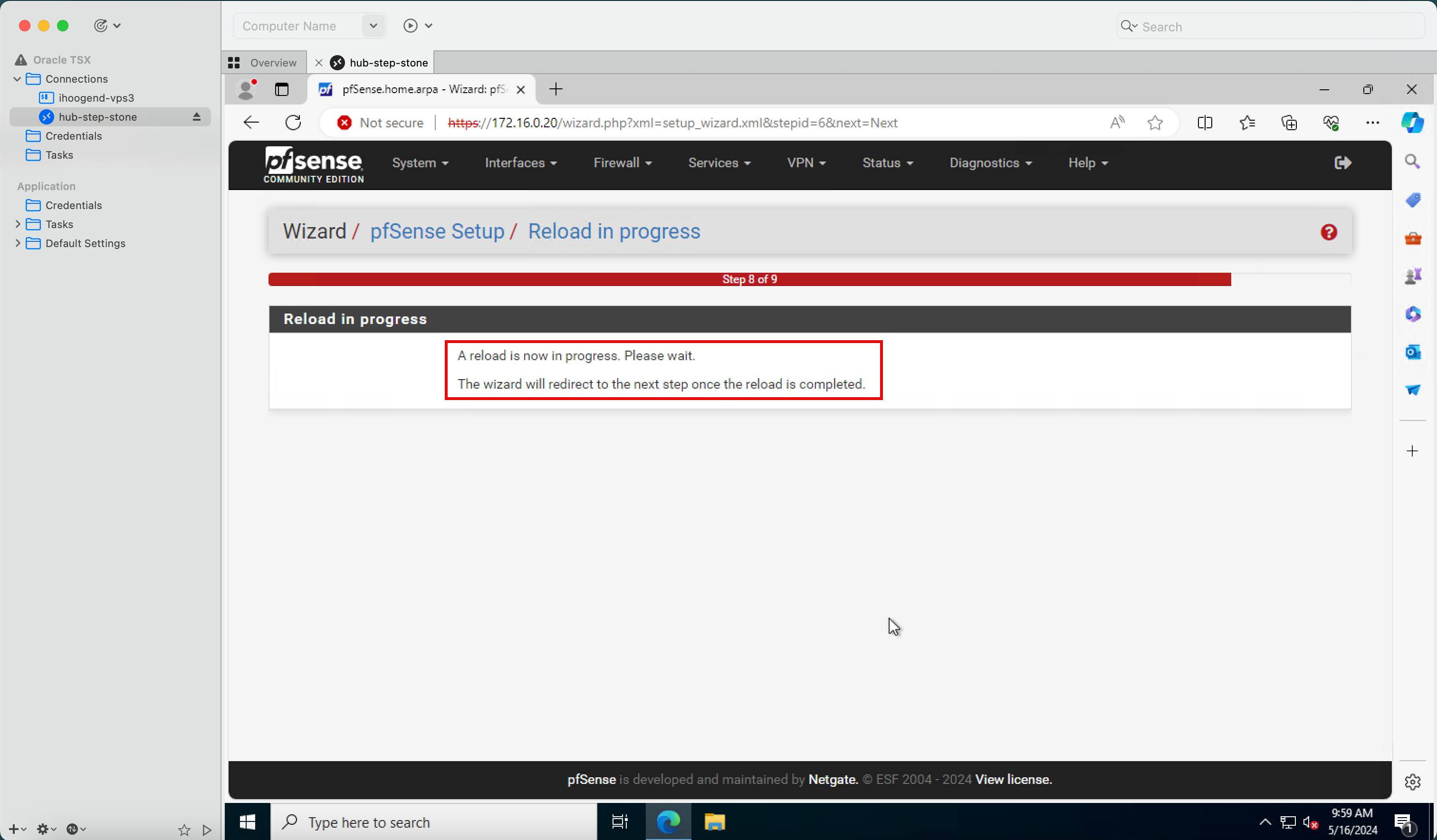

Klicken Sie auf Erneut laden.

-

Beachten Sie, dass die Firewallkonfiguration pfSense neu geladen wird.

-

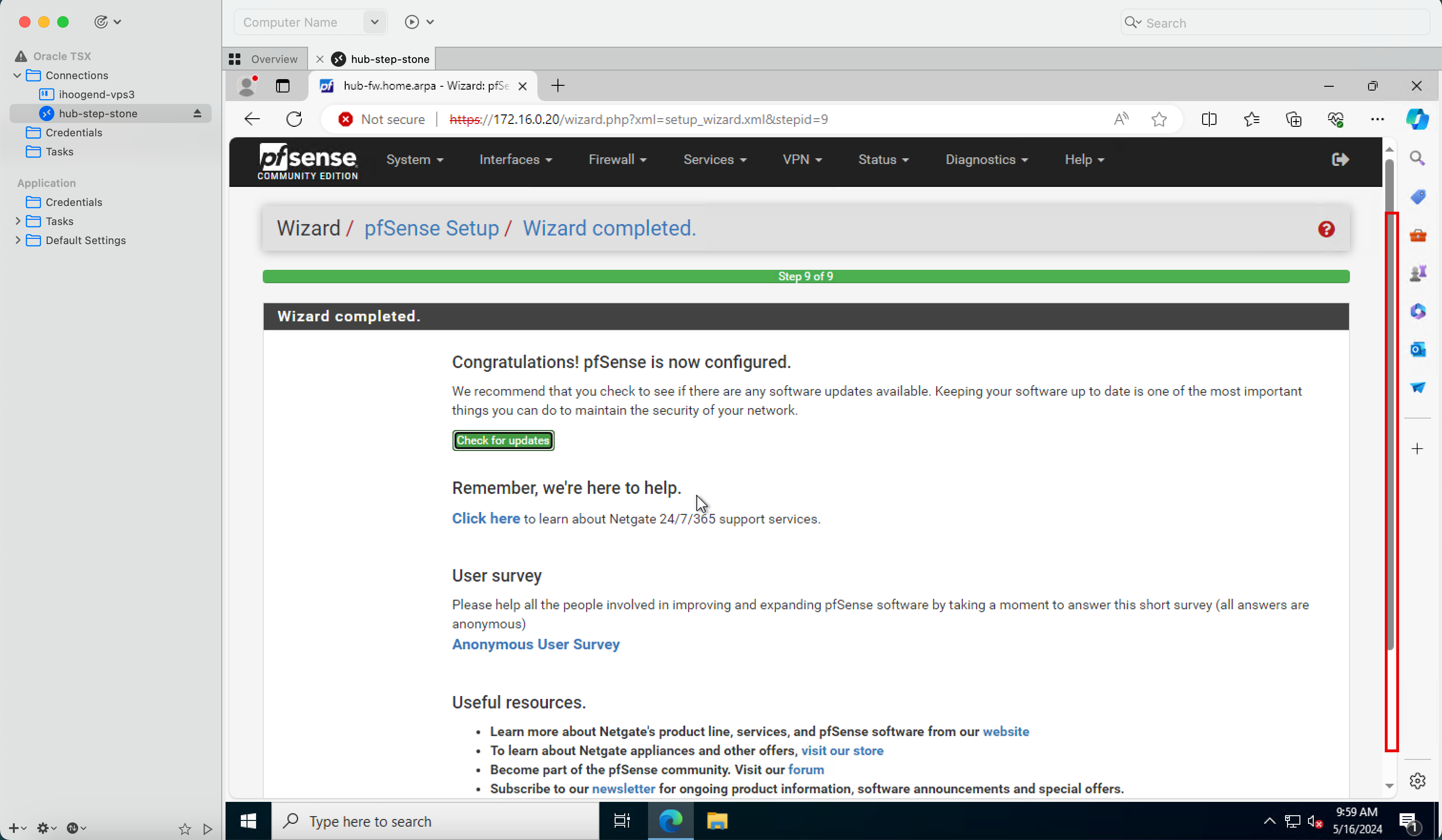

Bildlauf nach unten.

-

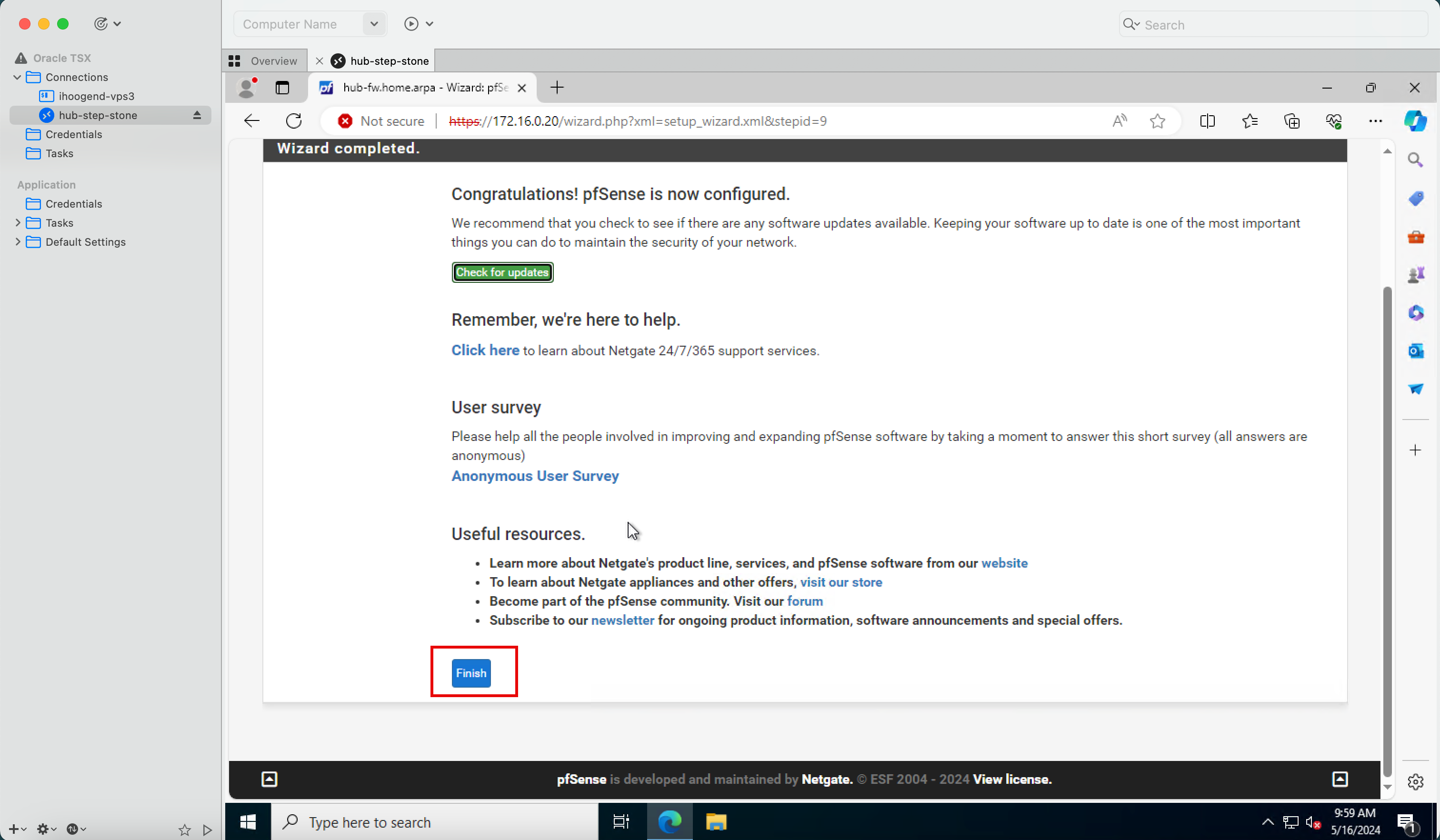

Klicken Sie auf Beenden.

-

Bildlauf nach unten.

-

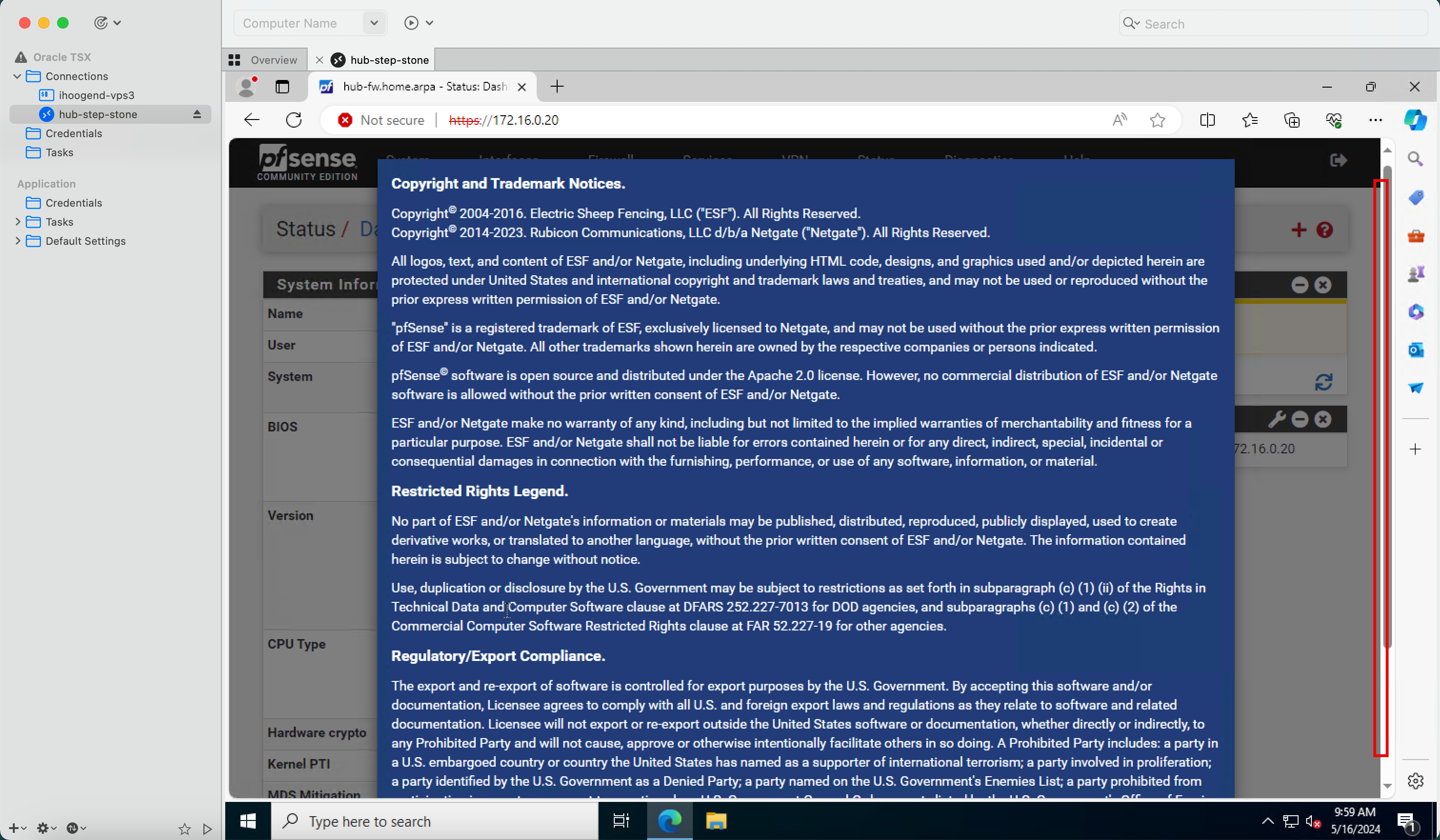

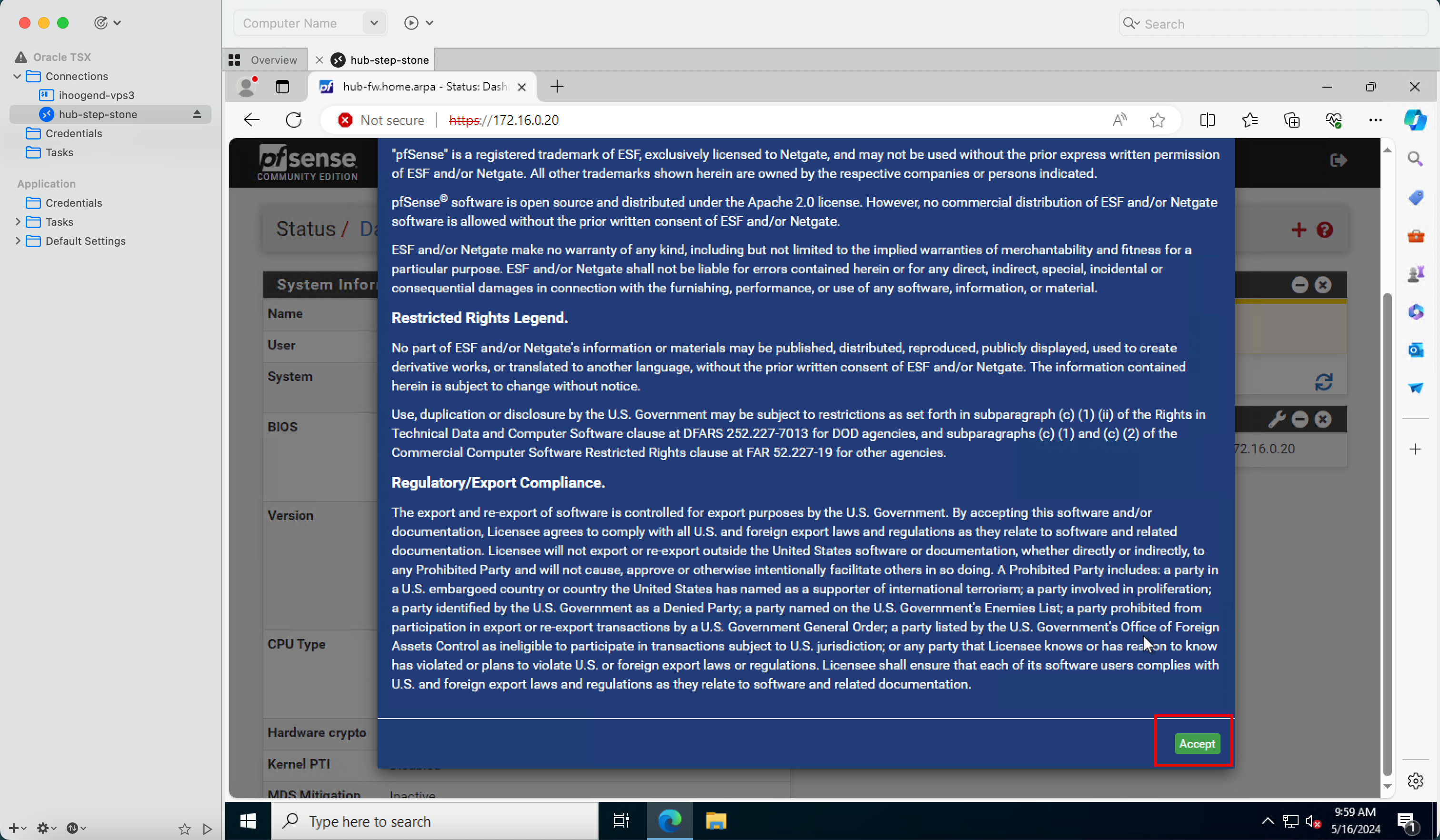

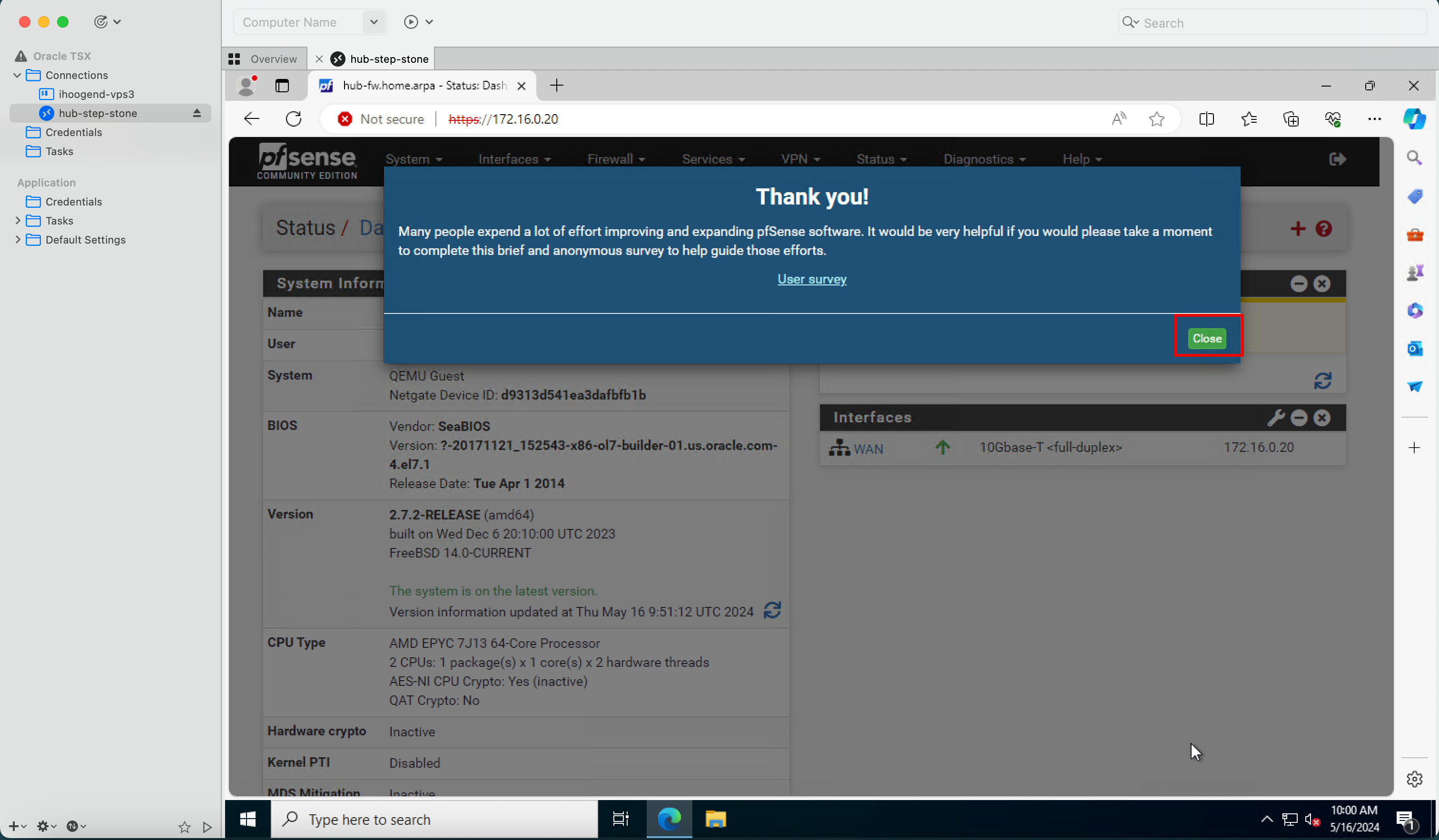

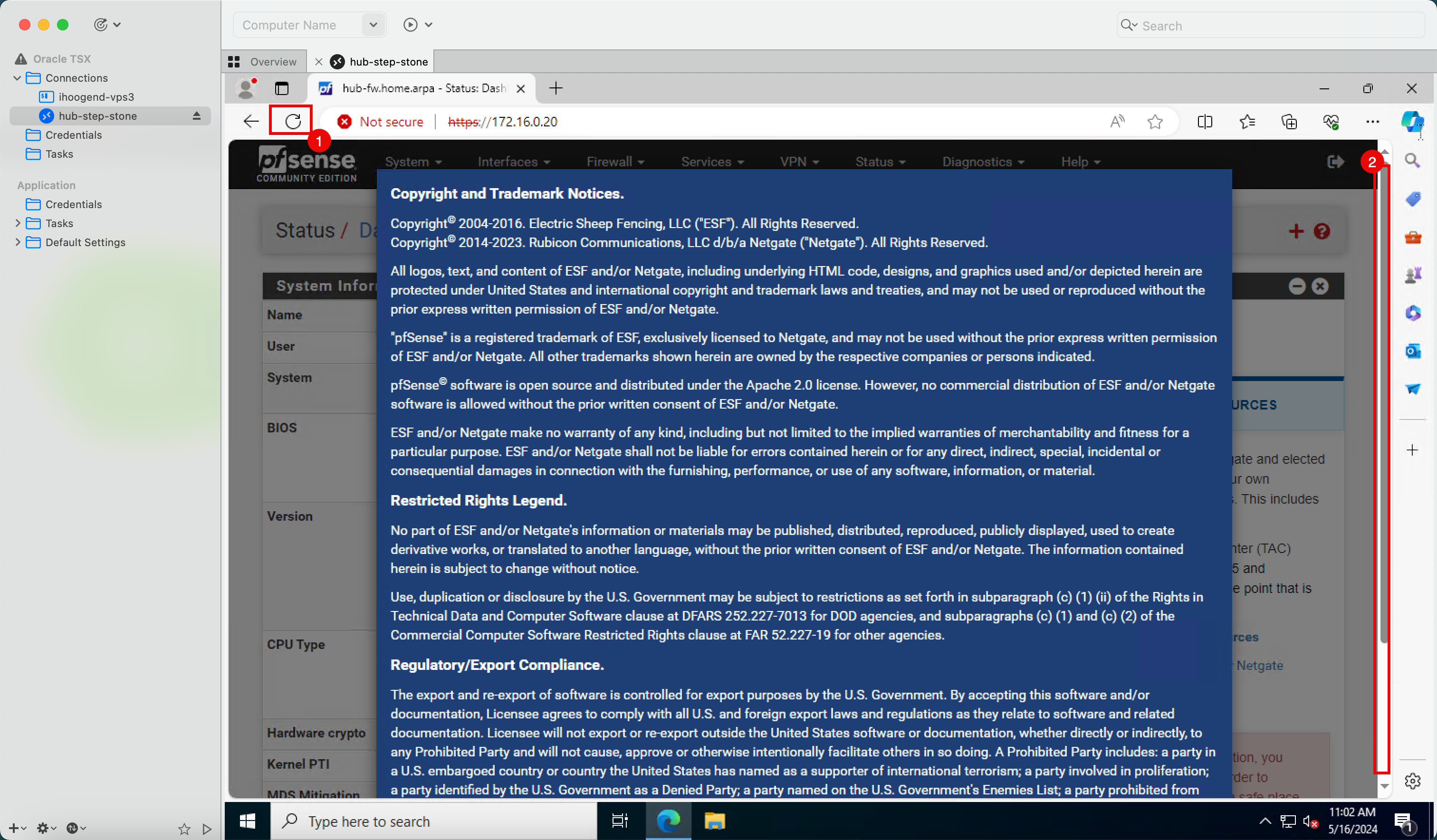

Klicken Sie auf Akzeptieren.

-

Klicken Sie auf Schließen.

-

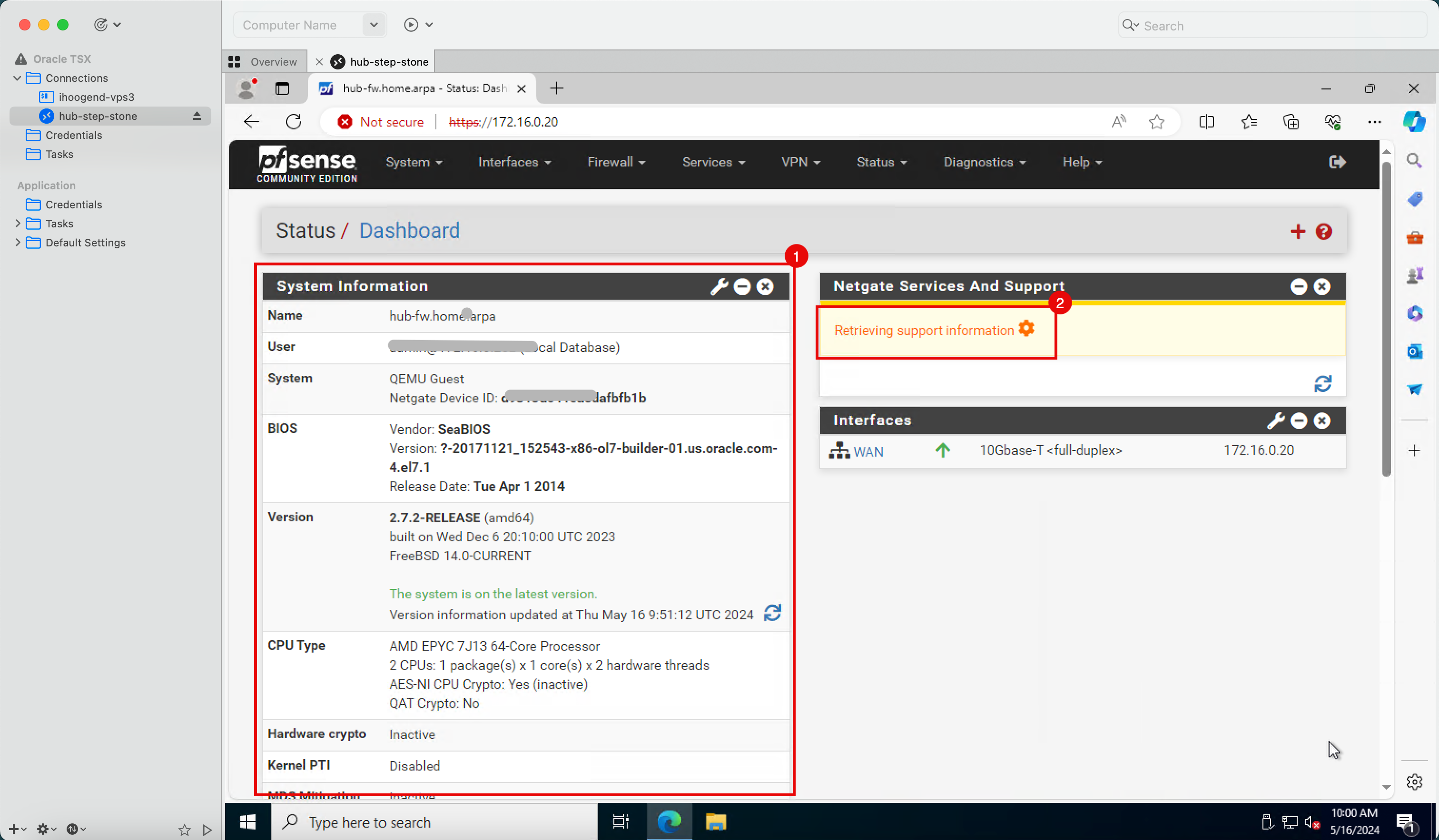

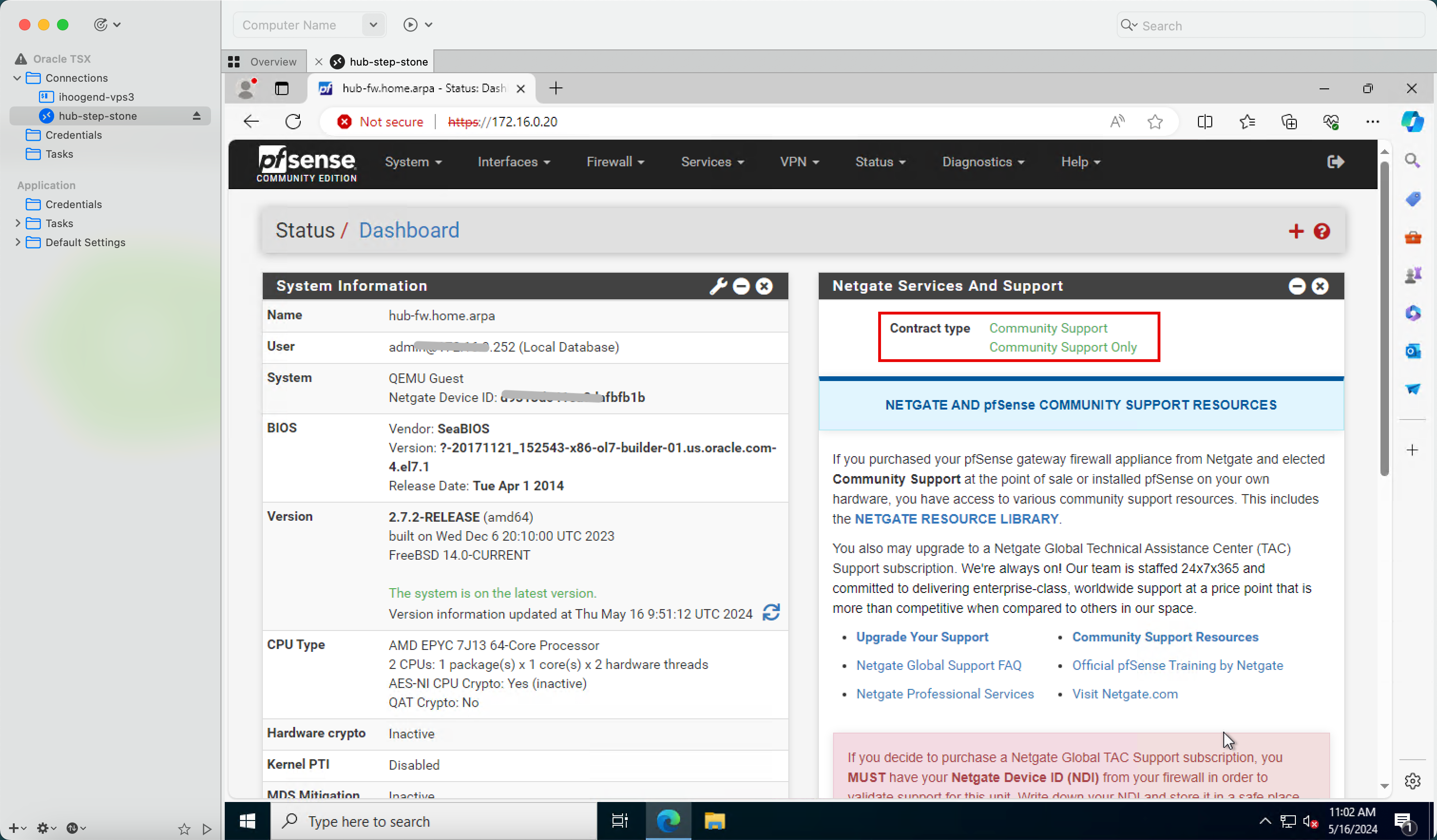

Das folgende Bild zeigt eine visuelle Darstellung dessen, was Sie erstellt haben. Beachten Sie, dass Sie mit dem Windows-Schrittstein eine Verbindung zur pfSense-Firewall herstellen.

-

Wenn die Firewall pfSense nicht zum Internet gelangen kann, dauert das Laden der Dashboard-Seite etwas länger. Dies kann jedoch behoben werden, indem die pfSense-Firewall mit dem OCI-NAT-Gateway im Internet zugelassen wird.

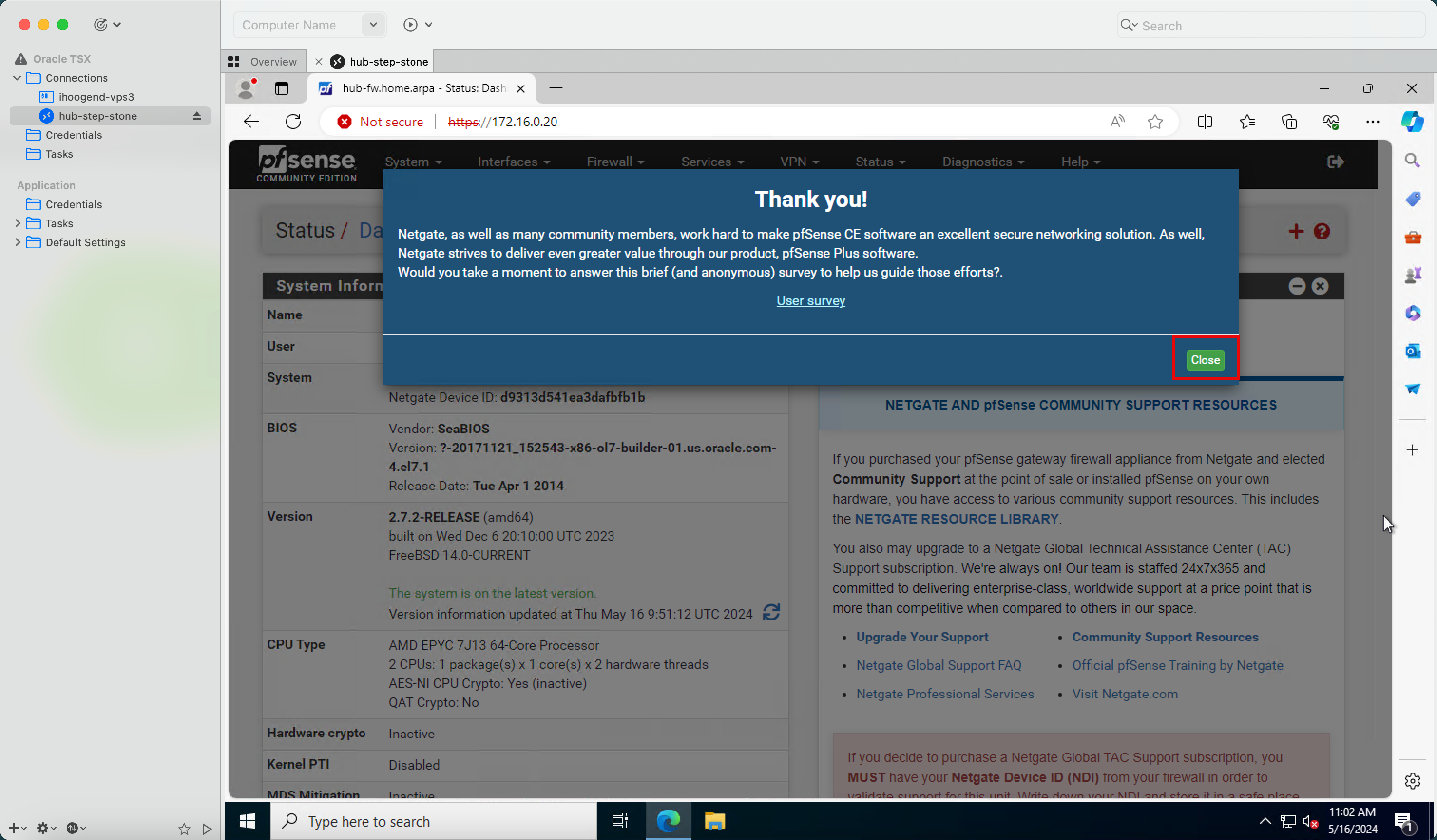

- Beachten Sie, dass die Firewall pfSense installiert und das Dashboard sichtbar ist.

- Beachten Sie, dass die Supportinformationen nicht verfügbar sind. Dies liegt daran, dass die Firewall pfSense in einem privaten Subnetz installiert ist und dieses private Subnetz standardmäßig nicht auf das Internet zugreifen kann.

-

Lassen Sie uns den Internettraffic zum NAT-Gateway weiterleiten. Stellen Sie sicher, dass ein NAT-Gateway im VCN vorhanden ist.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Virtuelle Cloud-Netzwerke, oder navigieren Sie zu Networking und Virtuelle Cloud-Netzwerke.

-

Wählen Sie das VCN aus, an das Ihre pfSense-Firewall angehängt ist und das NAT-Gateway vorhanden ist.

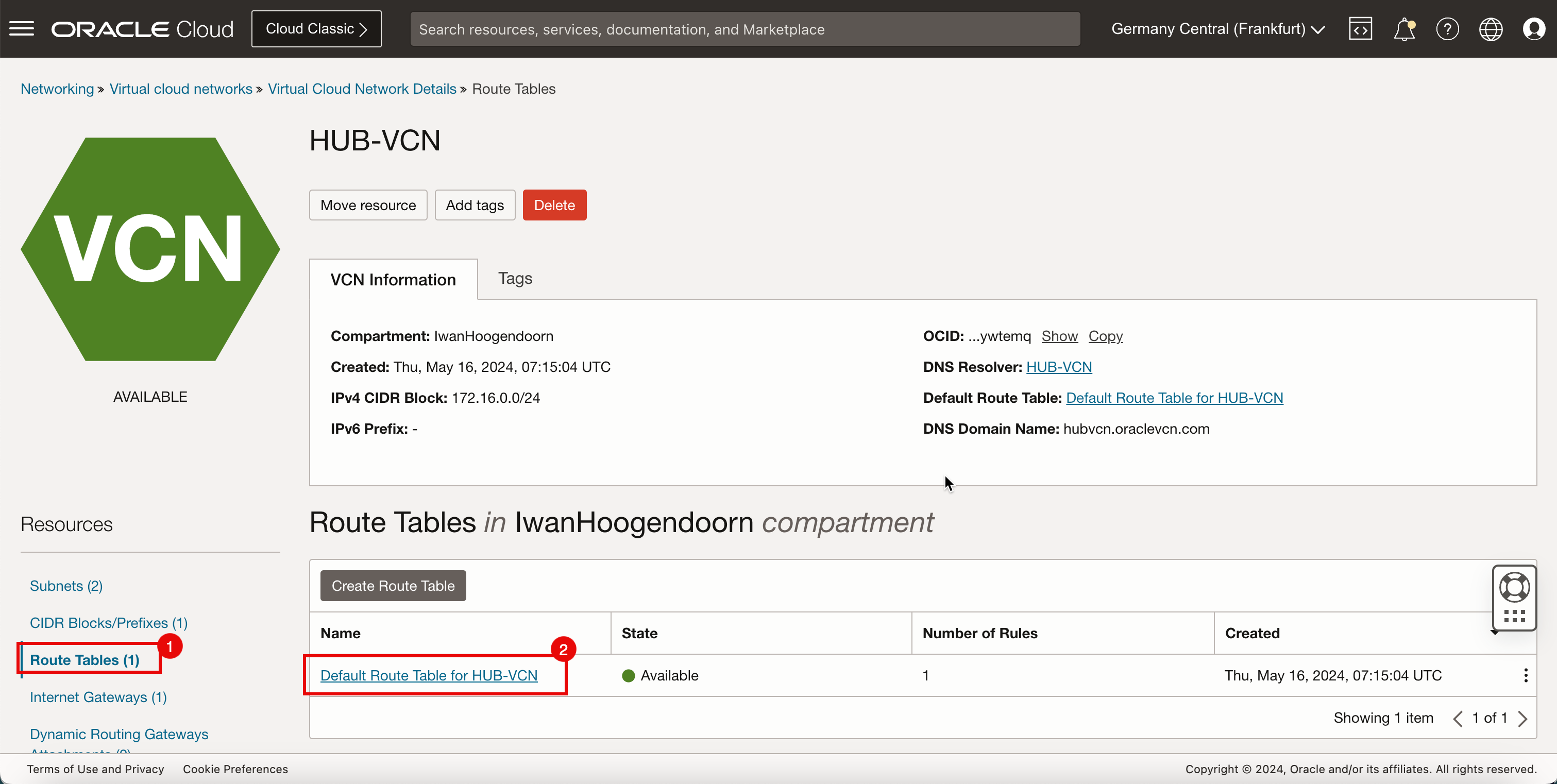

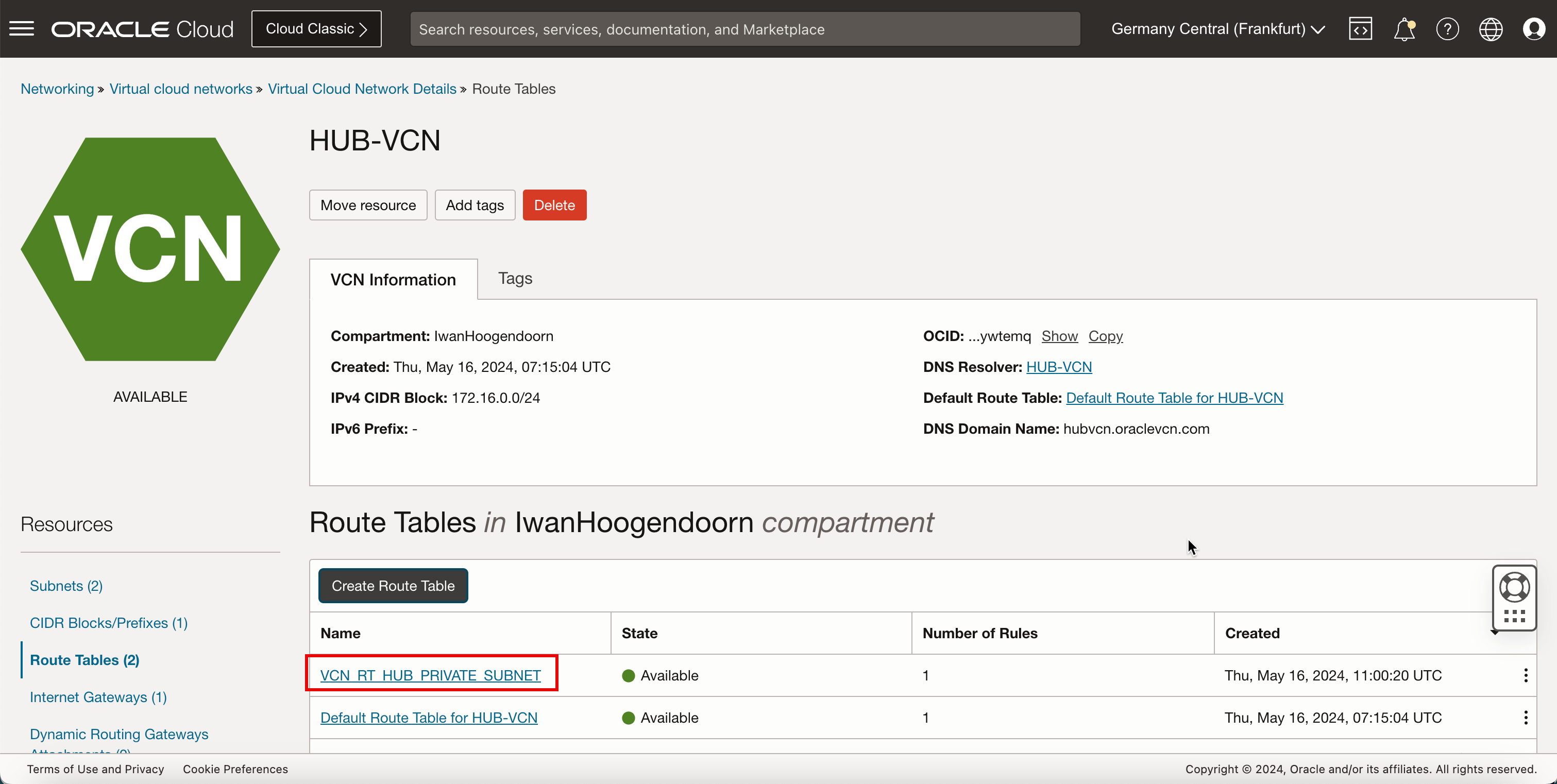

- Klicken Sie auf Routentabellen.

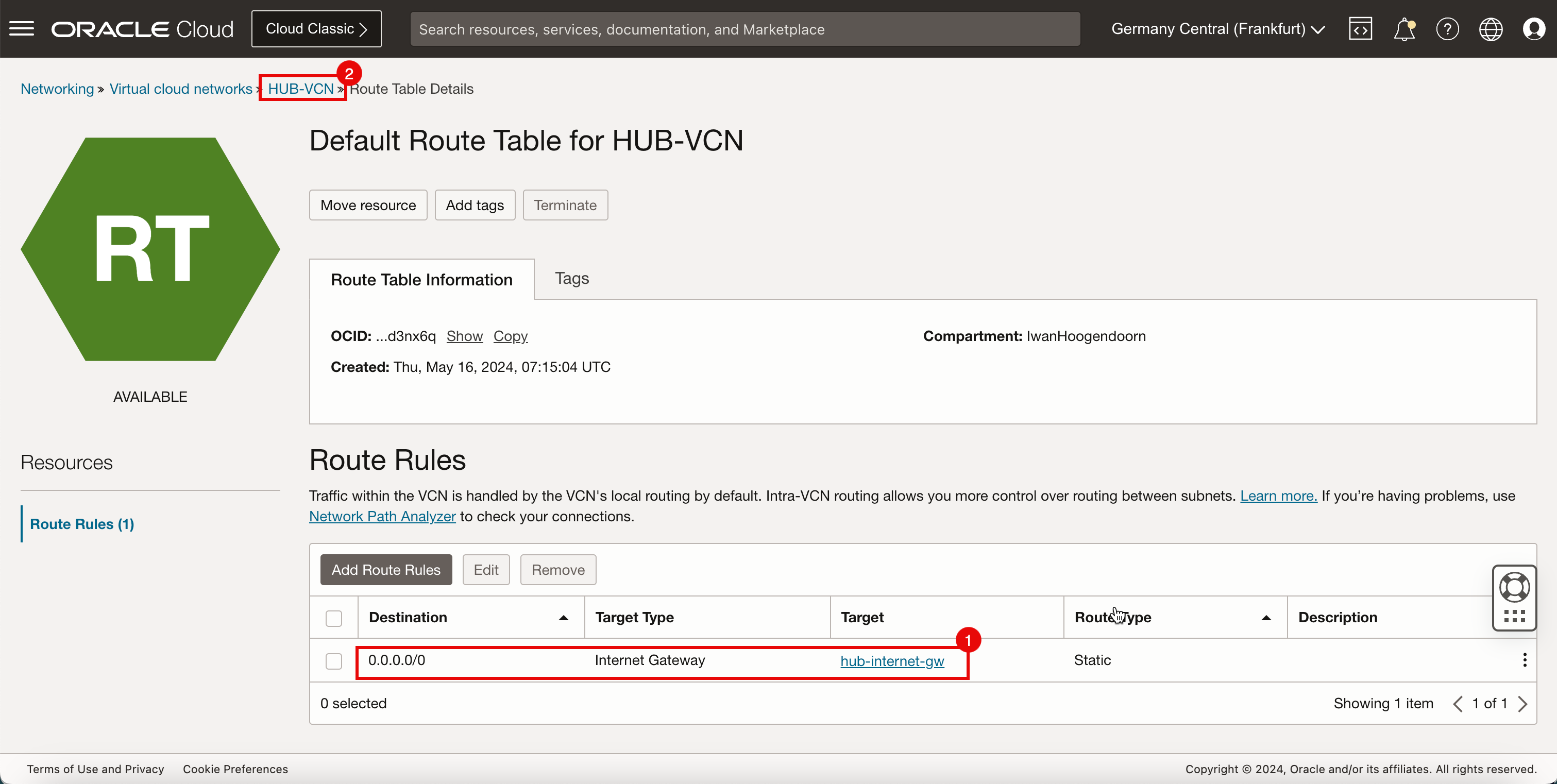

- Klicken Sie auf Standardroutentabelle für HUB-VCN.

- Beachten Sie, dass die Standardroutentabelle eine Route enthält, die den gesamten Traffic zum Internetgateway weiterleitet. Dies ist für uns nicht verwendbar, da wir den Traffic für das private Subnetz an das NAT-Gateway weiterleiten müssen.

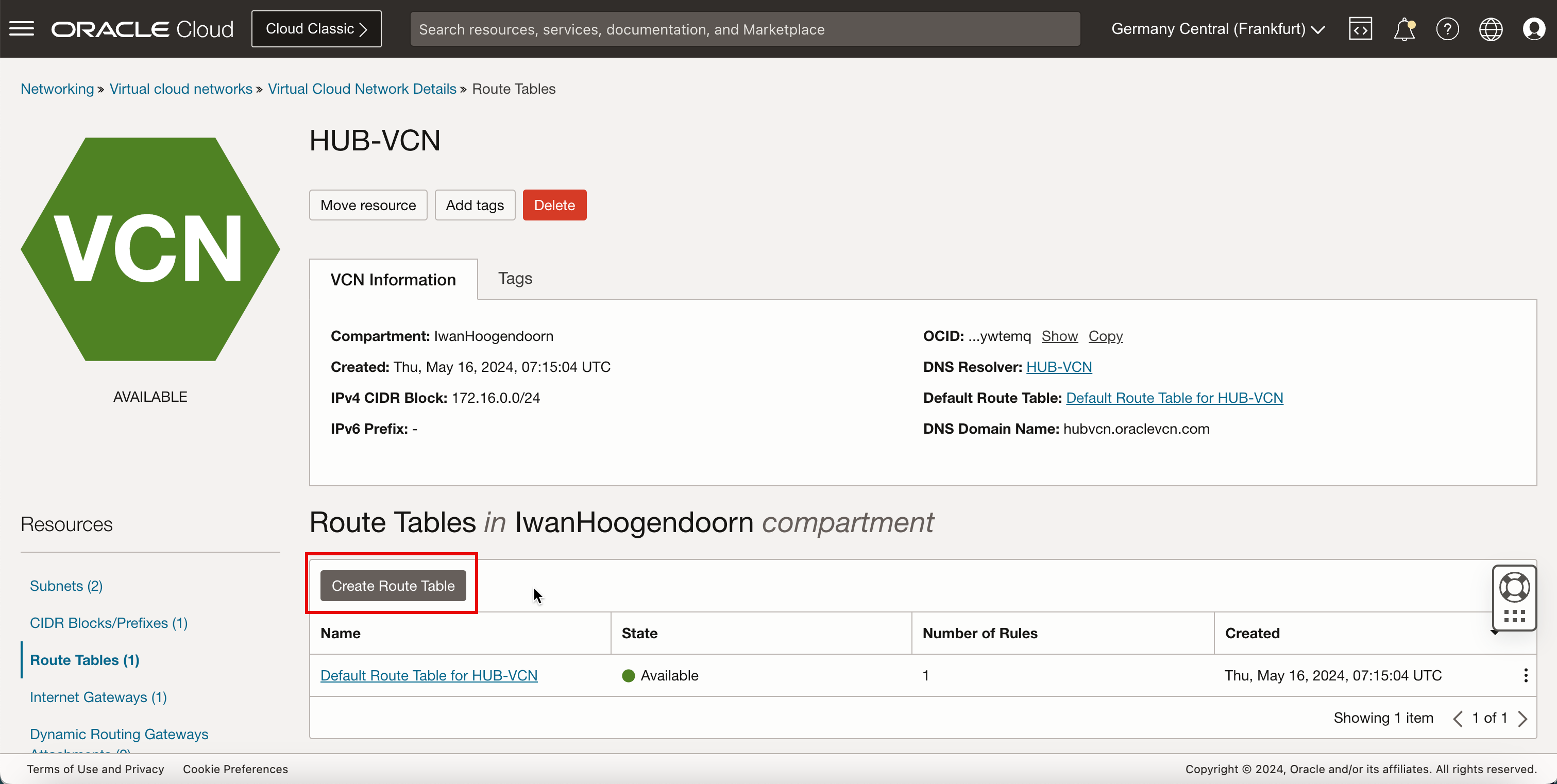

- Klicken Sie auf HUB-VCN, um von der Seite Routentabellendetails eine Seite zurückzugehen.

-

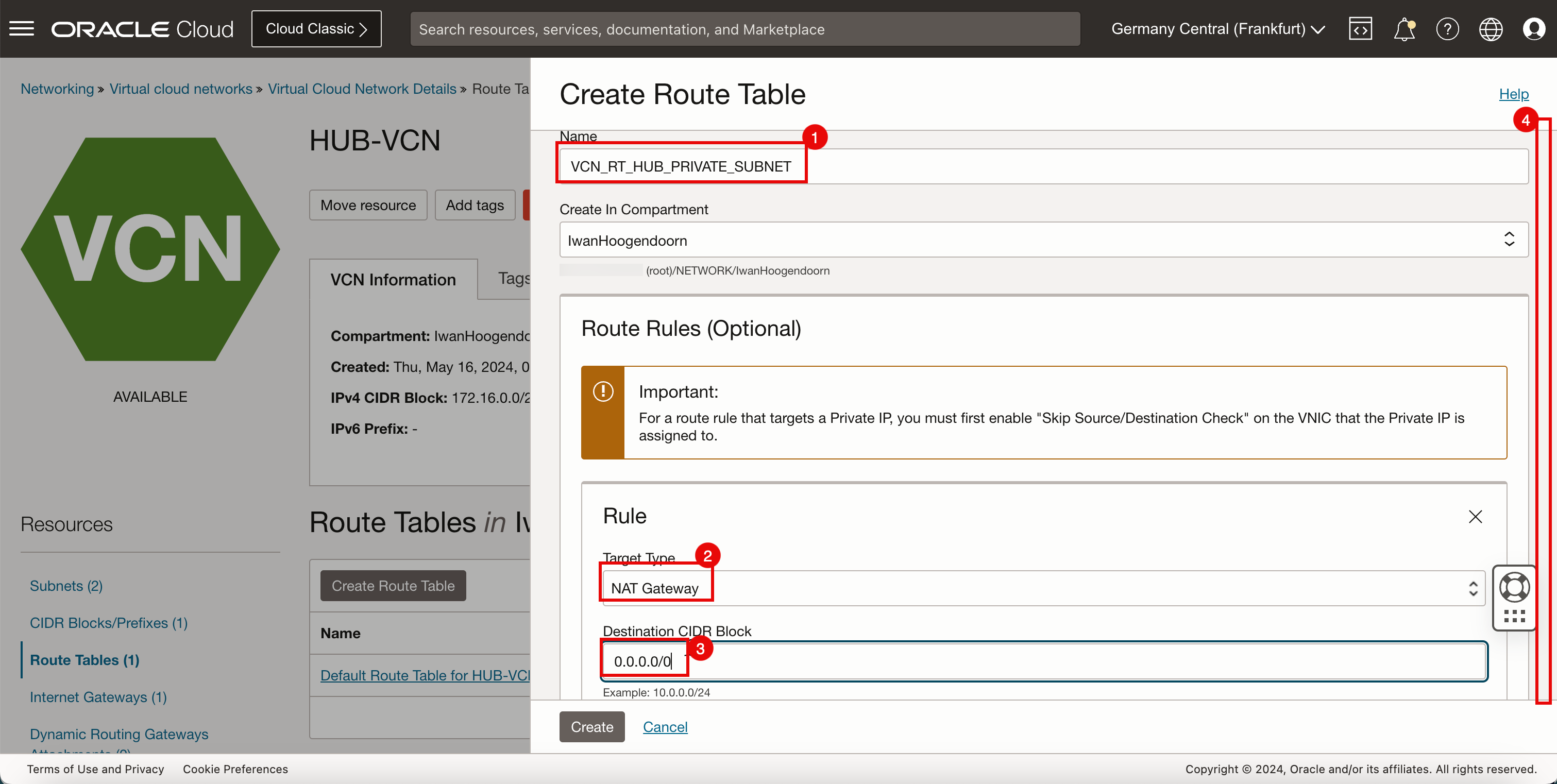

Um den Traffic für ein bestimmtes Subnetz an das NAT-Gateway weiterzuleiten, müssen Sie eine neue Routentabelle erstellen und diese Routentabelle an das private Subnetz anhängen. Klicken Sie auf Routentabelle erstellen.

- Geben Sie einen Namen ein.

- Geben Sie unter Zieltyp das NAT-Gateway ein.

- Geben Sie unter Ziel-CIDR-Block den Wert

0.0.0.0/0ein. - Bildlauf nach unten.

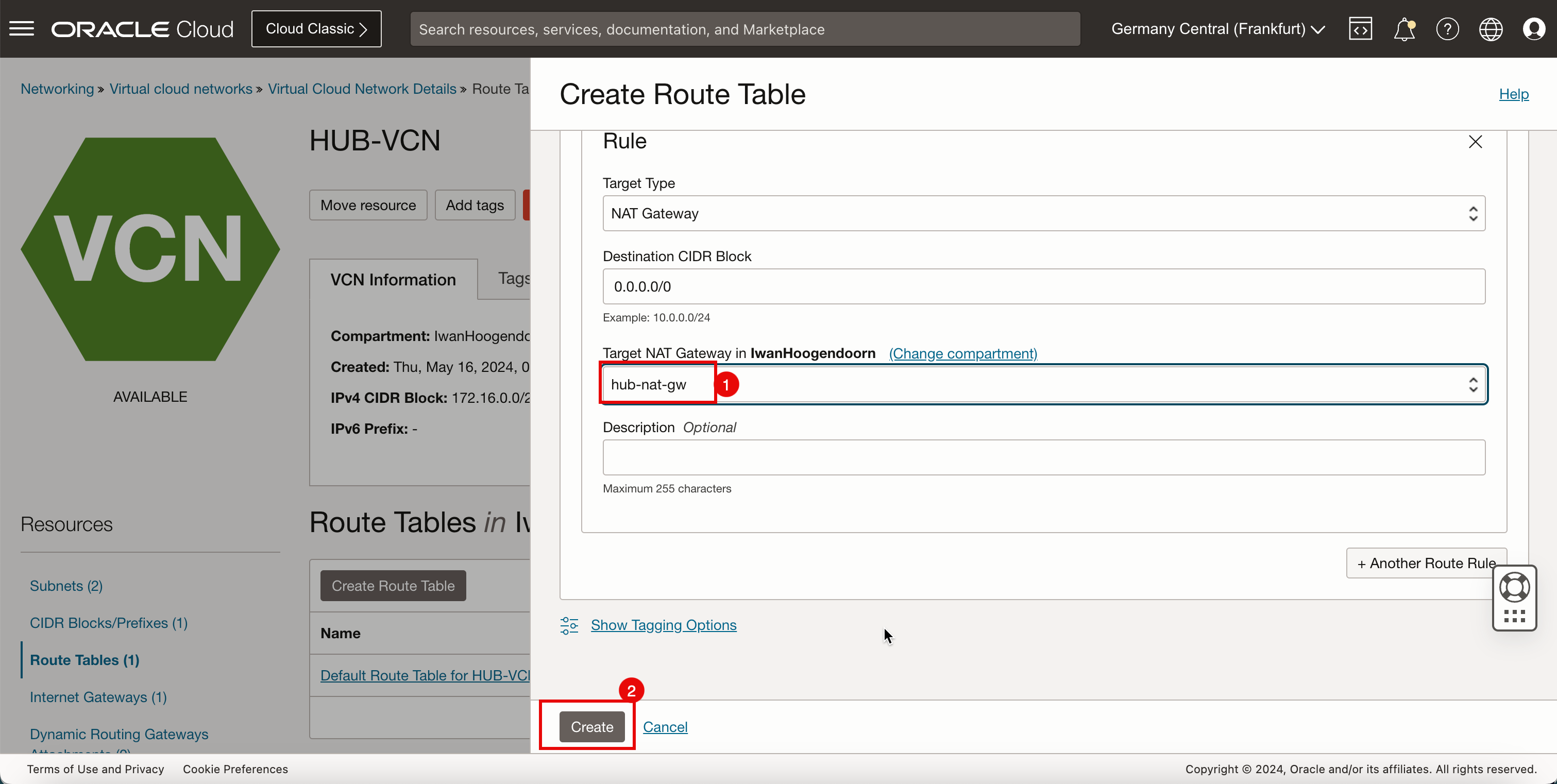

- Wählen Sie das NAT-Gateway aus, das Sie bereits im VCN verfügbar haben. Wenn Sie kein NAT-Gateway haben, klicken Sie auf Abbrechen, und erstellen Sie ein NAT-Gateway.

- Klicken Sie auf Erstellen.

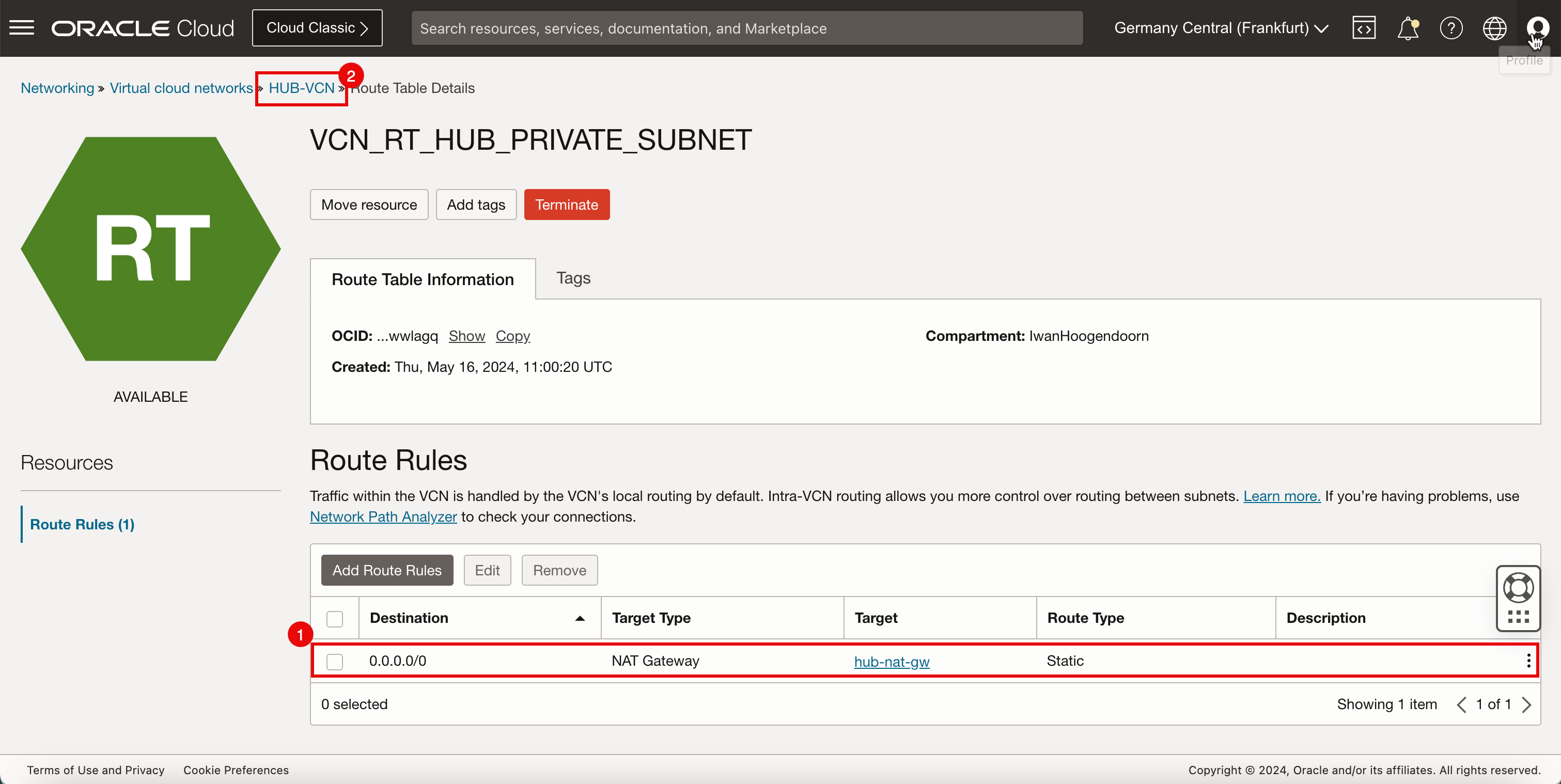

- Beachten Sie, dass die statische Route zum NAT-Gateway jetzt erstellt wird.

- Klicken Sie auf HUB-VCN, um von der Seite Routentabellendetails eine Seite zurückzugehen.

-

Beachten Sie, dass Sie eine neue Routentabelle erstellt haben.

-

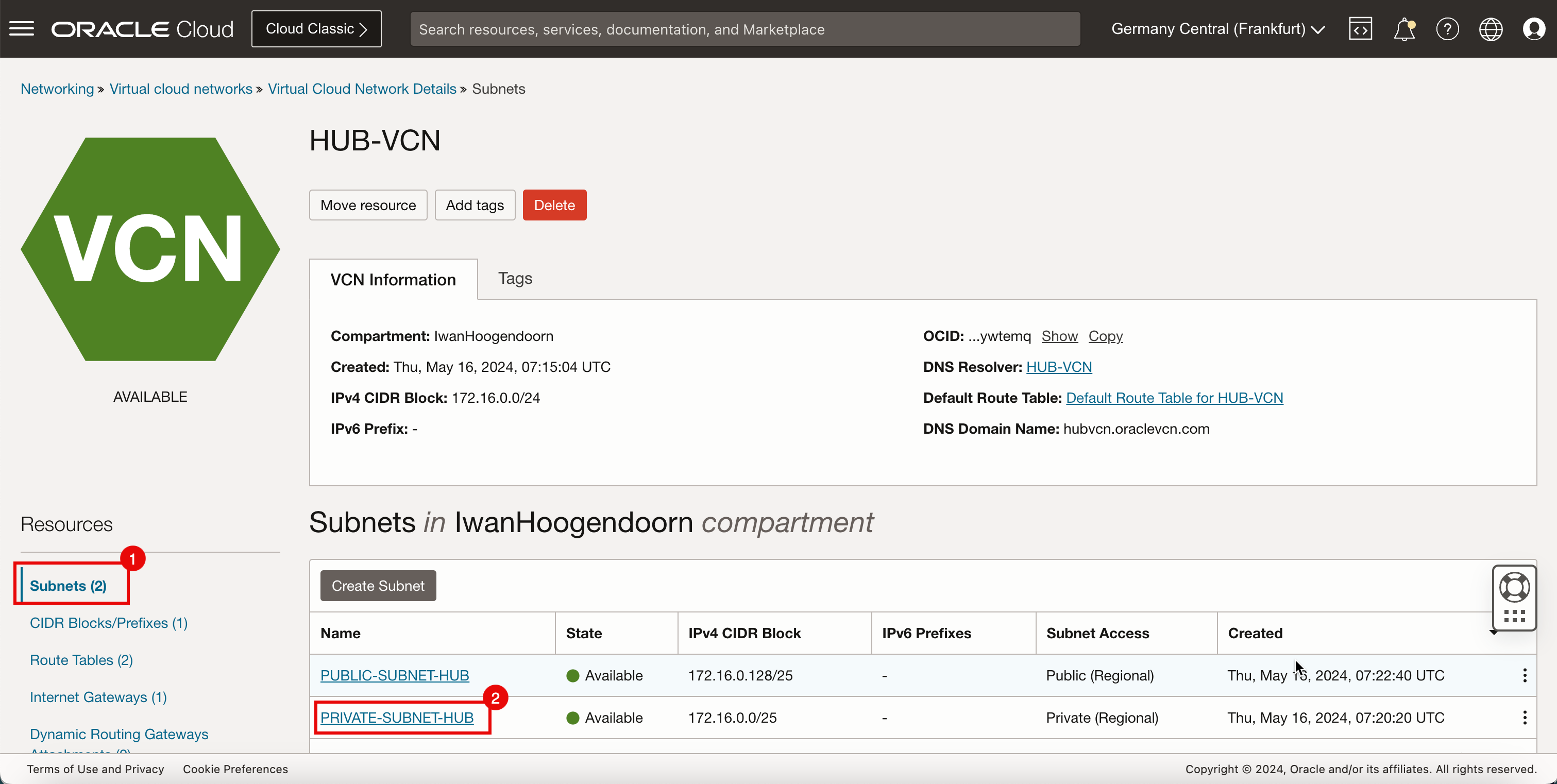

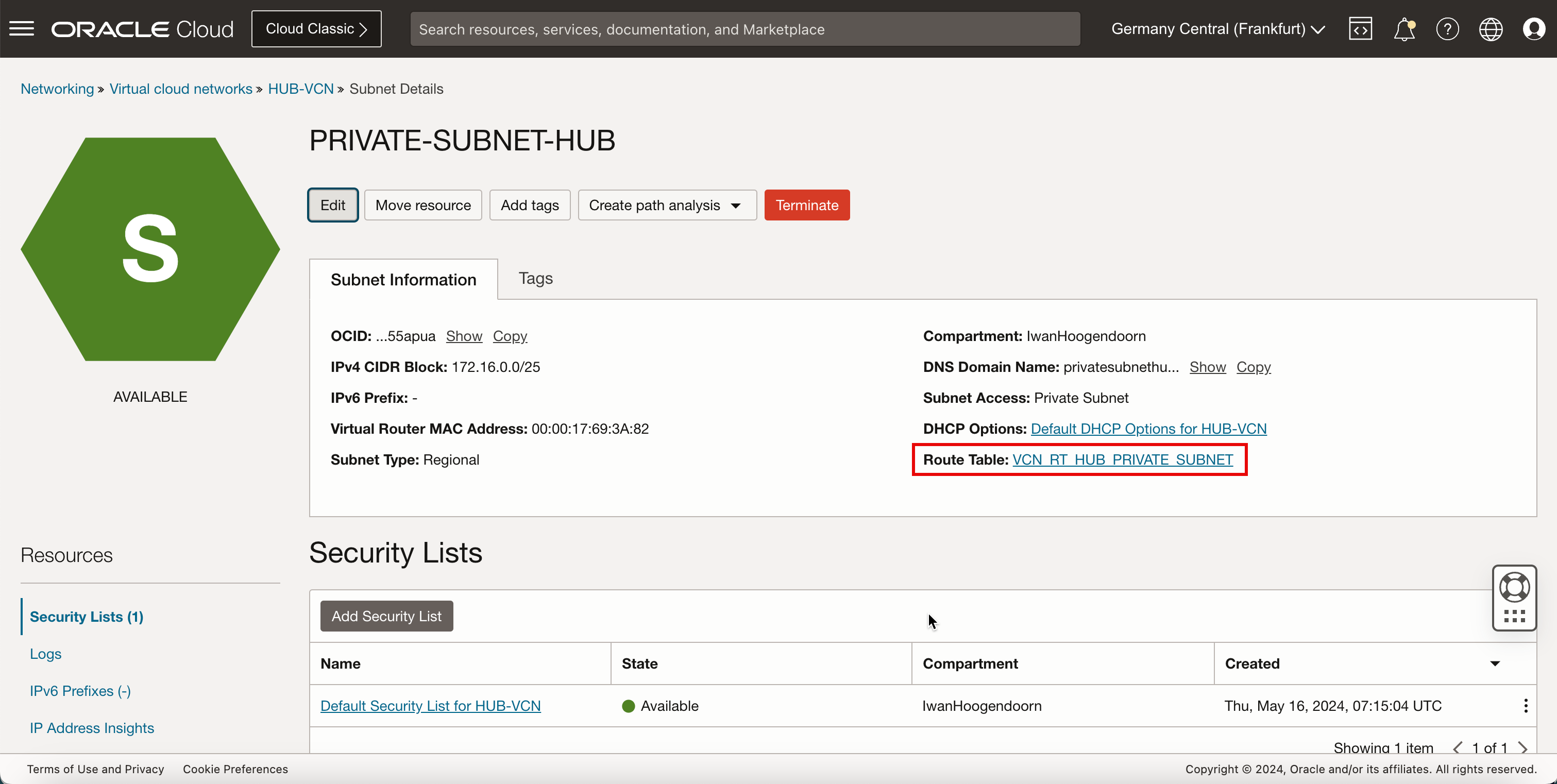

Jetzt ist es an der Zeit, diese Routentabelle an das Subnetz zu binden.

- Klicken Sie auf Subnetze.

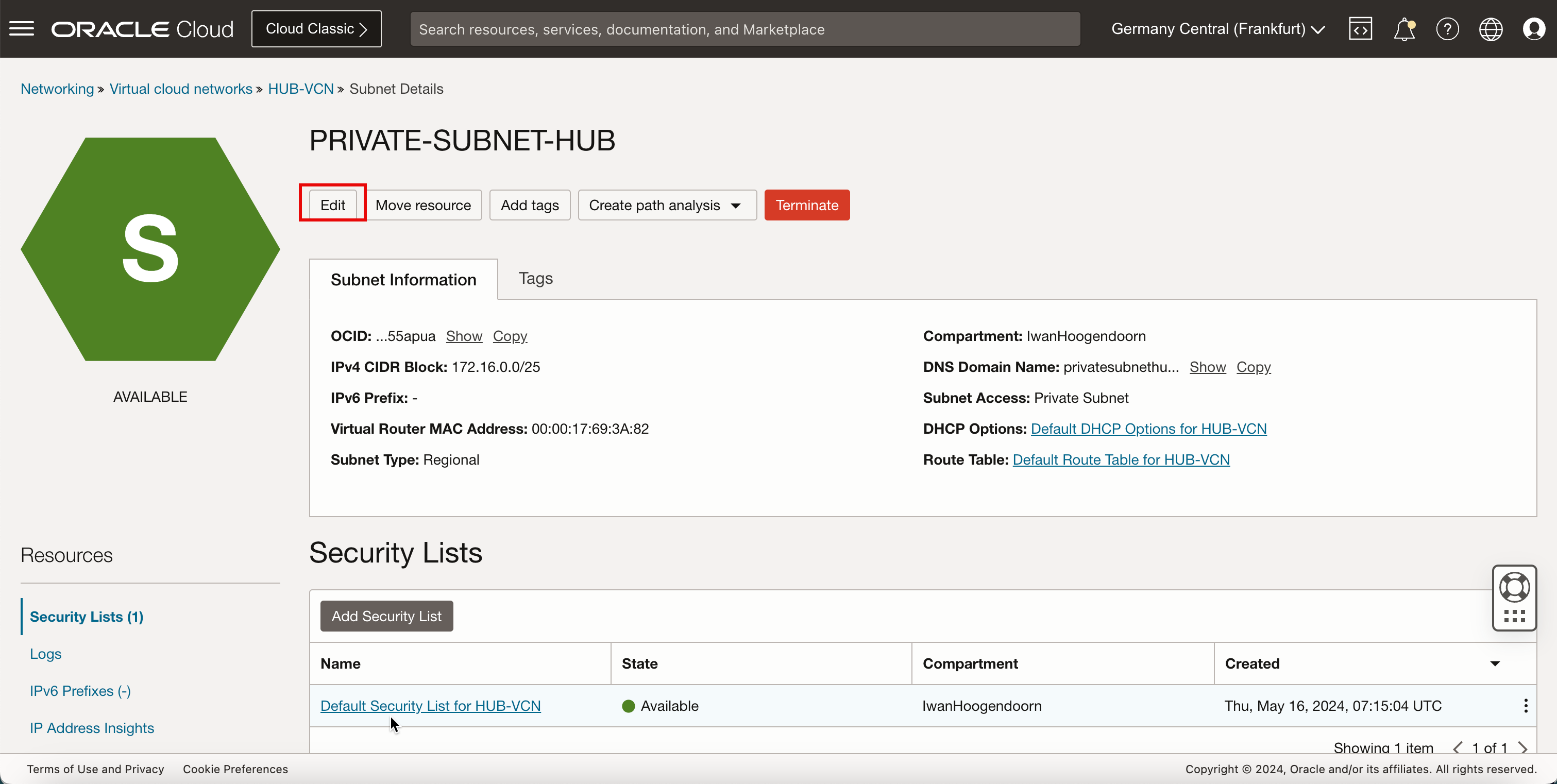

- Klicken Sie auf Privates Subnetz, das Subnetz, an das die Instanz pfSense derzeit angehängt ist.

-

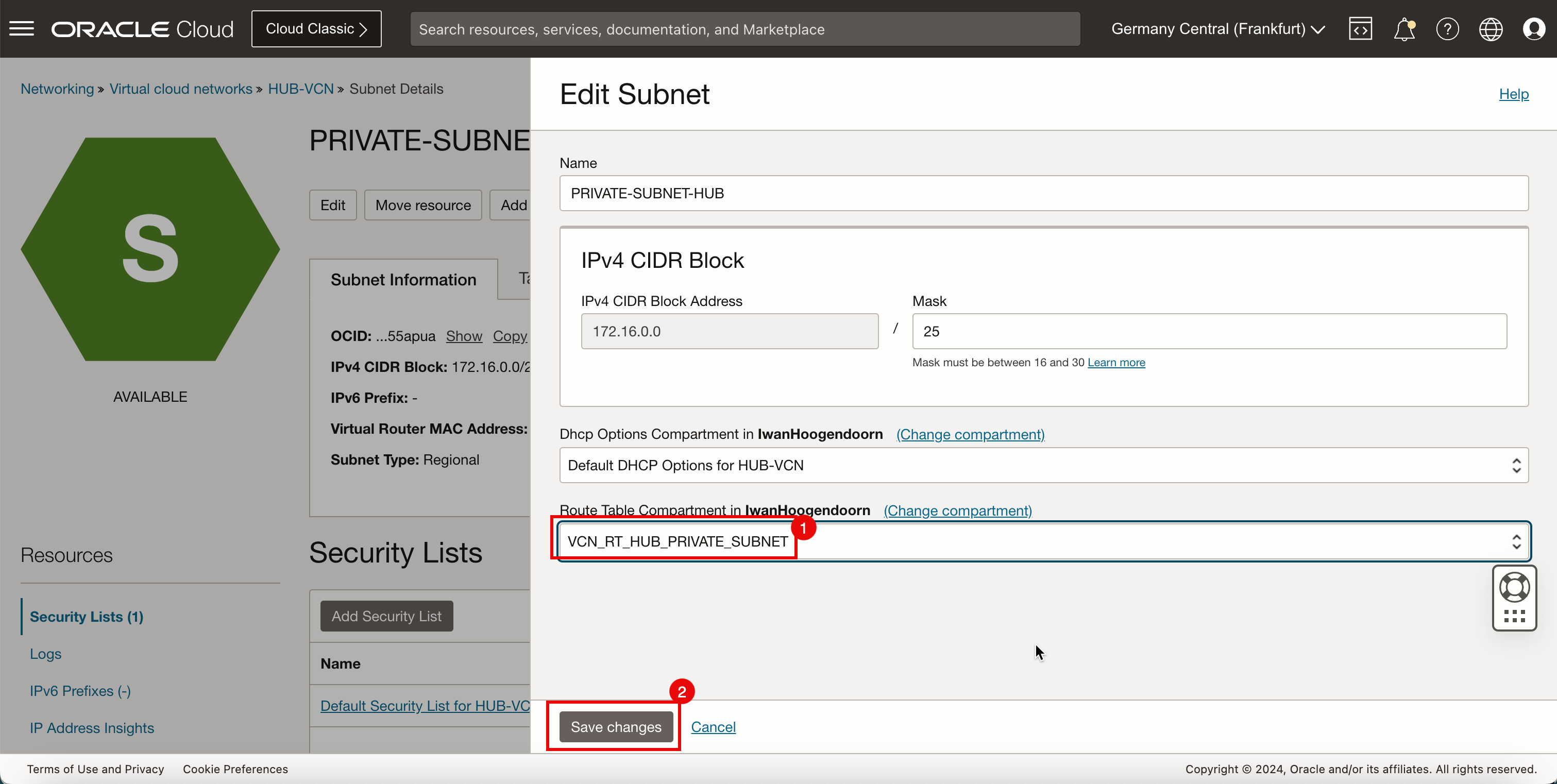

Klicken Sie auf Bearbeiten.

- Wählen Sie die gerade erstellte Routentabelle aus.

- Klicken Sie auf Änderungen speichern.

-

Beachten Sie, dass die Routentabelle für das private Subnetz geändert wurde.

-

Kehren Sie zur Windows-Instanz zurück.

- Aktualisieren Sie die Seite.

- Bildlauf nach unten.

-

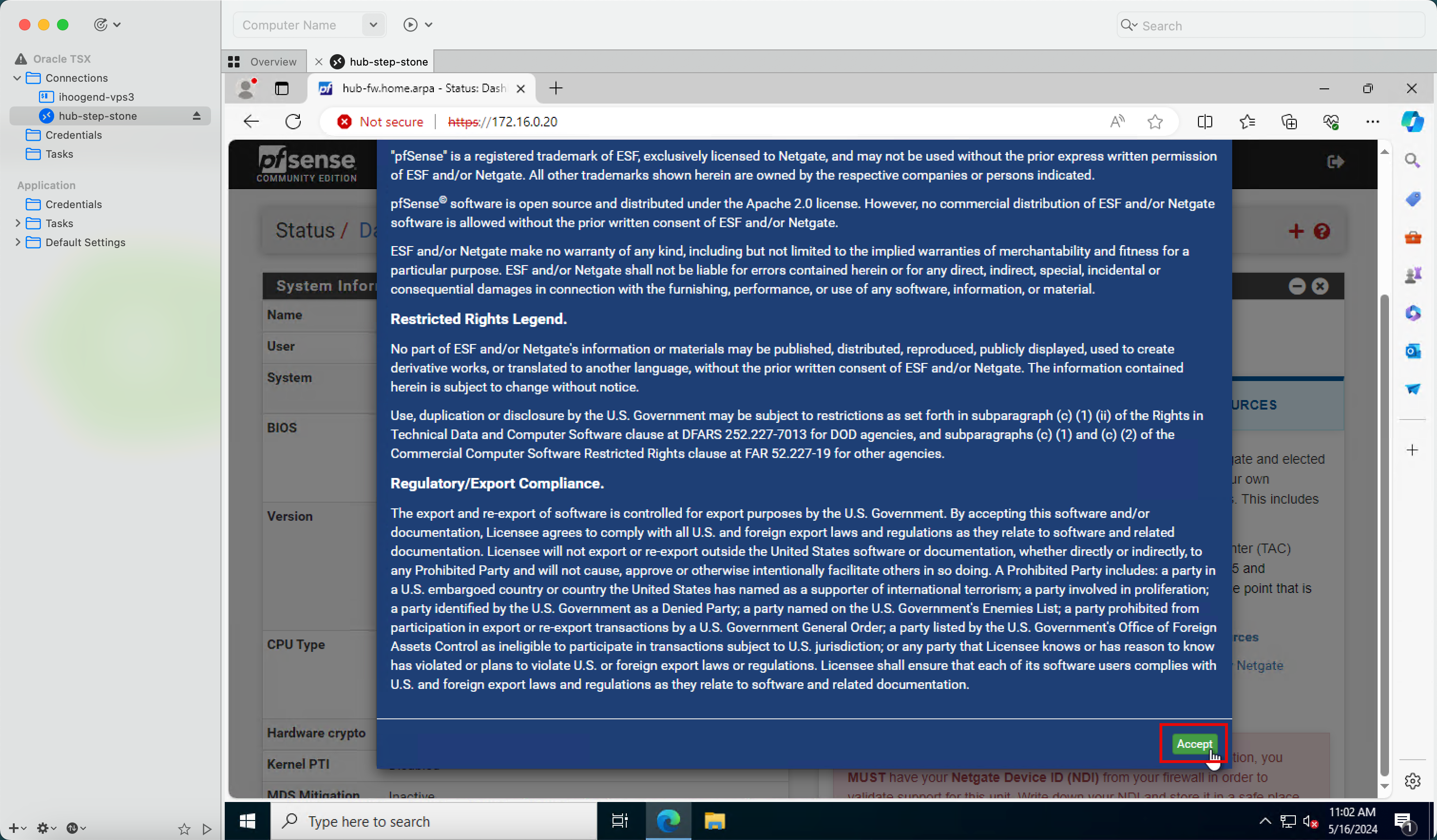

Klicken Sie auf Akzeptieren.

-

Klicken Sie auf Schließen.

-

Beachten Sie, dass sich der Abschnitt Netgate-Services und -Support ändert.

-

Die Antwortzeit der Dashboard-Seite wird ebenfalls schneller sein.

-

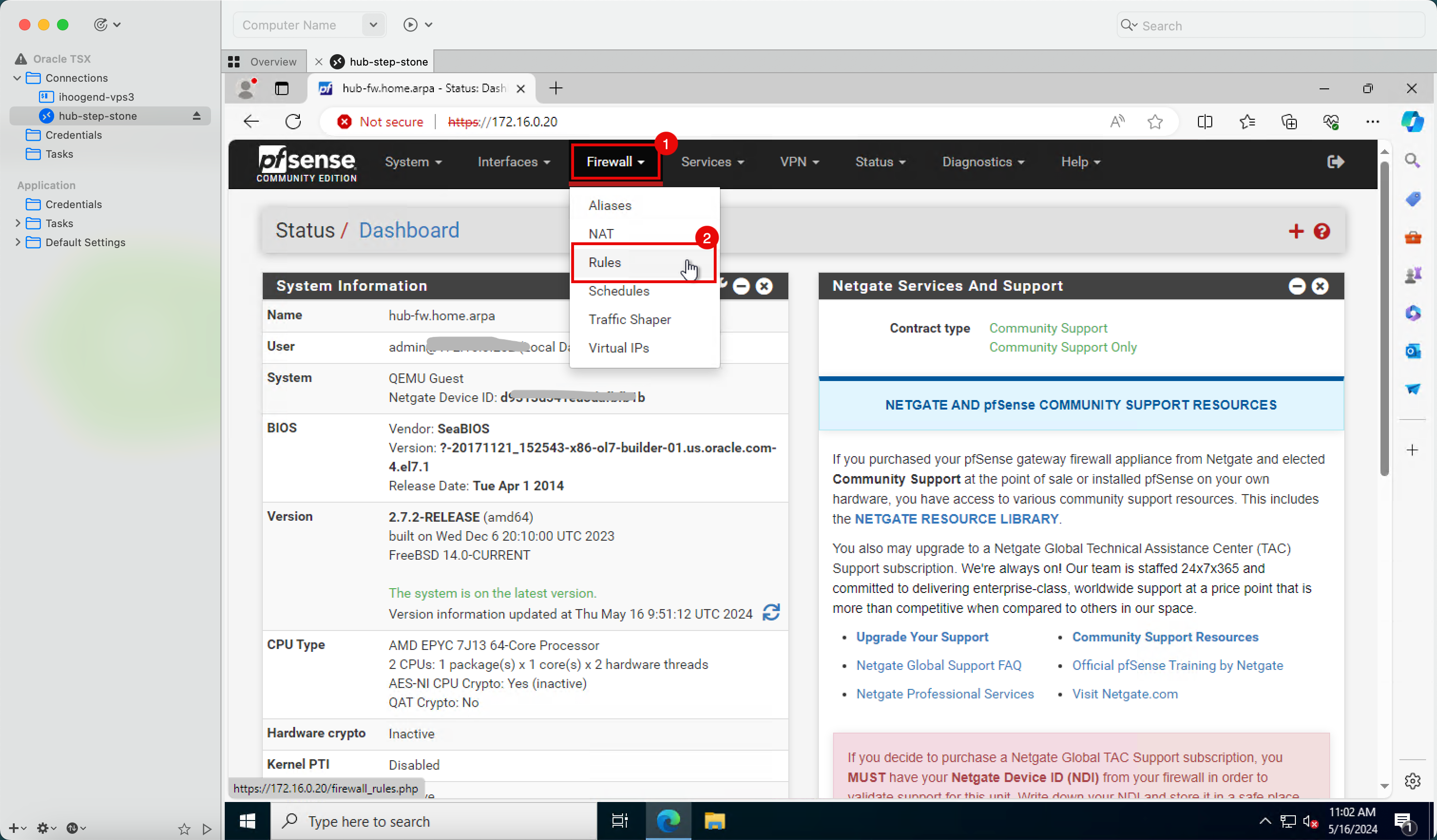

Verwenden Sie die Webverwaltungsoberfläche der pfSense.

- Klicken Sie auf Firewall.

- Klicken Sie auf Regeln.

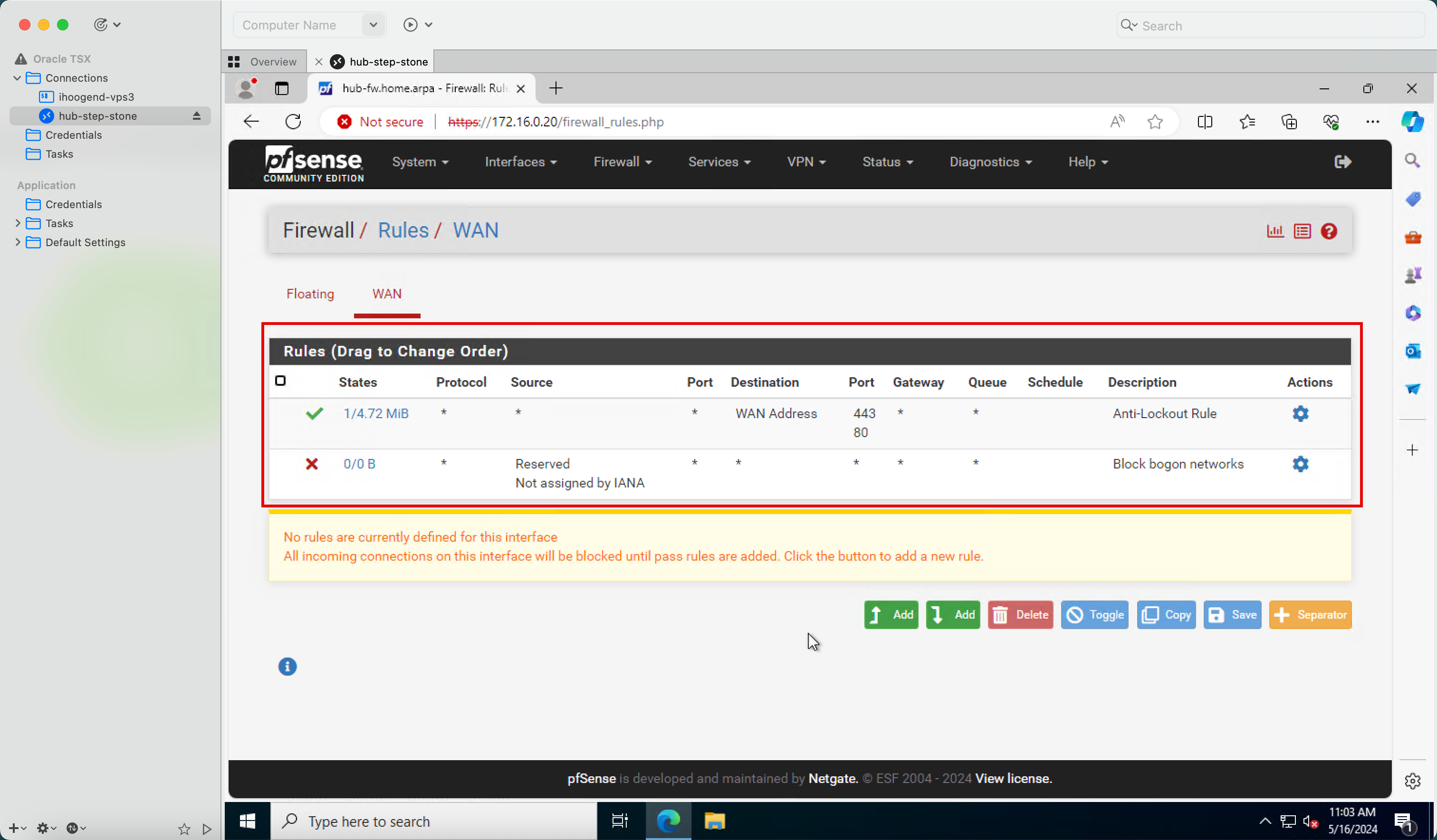

-

Beachten Sie die Standardregeln der Firewall pfSense.

-

Das folgende Bild zeigt eine visuelle Darstellung dessen, was Sie erstellt haben.

-

Beachten Sie, dass das NAT-Gateway verwendet wird, damit die Firewall pfSense mit dem Internet kommunizieren kann.

-

Beachten Sie, dass auch die Ports TCP/

80und TCP/443in der Standardsicherheitsliste geöffnet wurden.

-

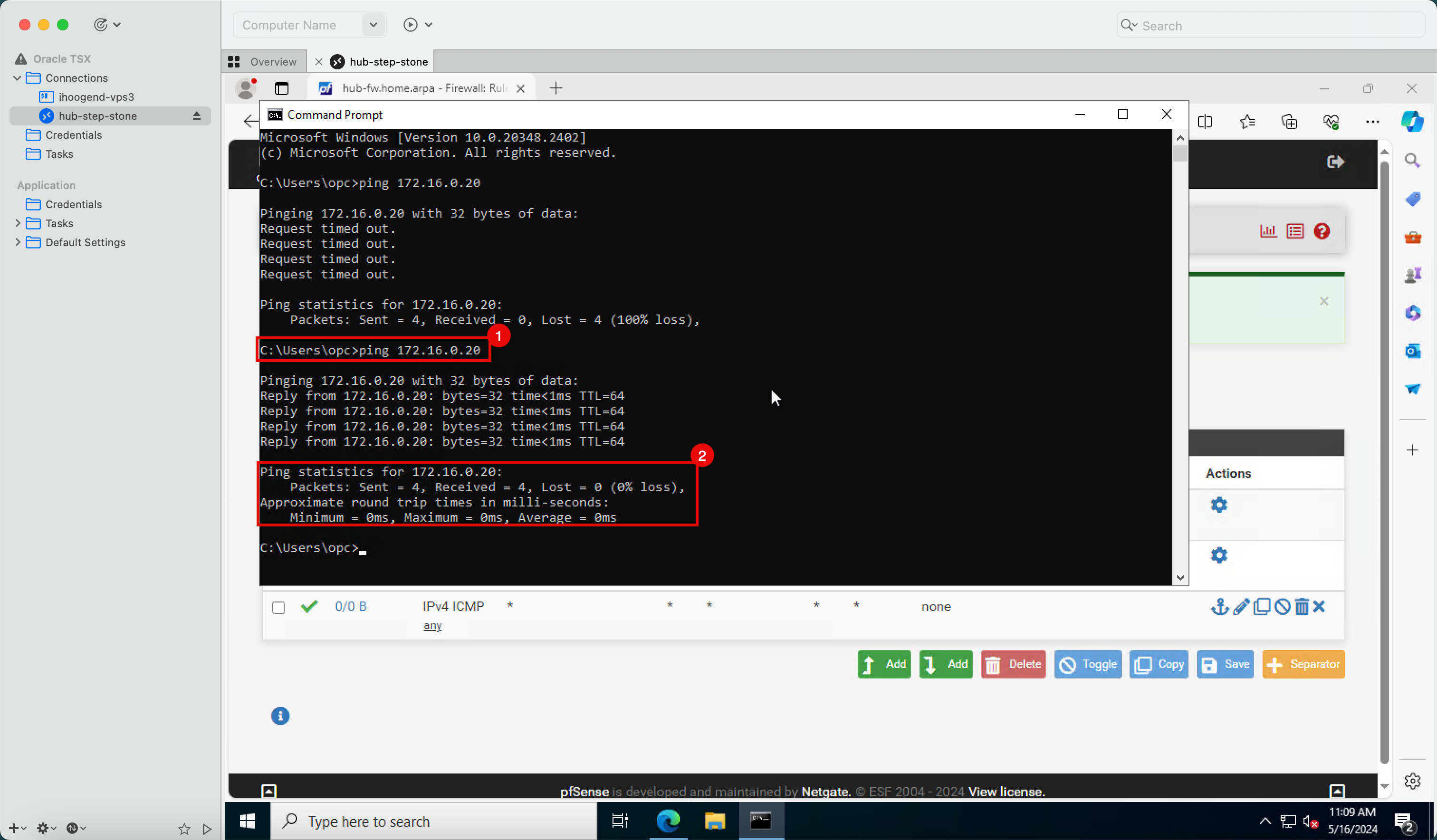

Aufgabe 8: Konnektivität mit Ping prüfen

-

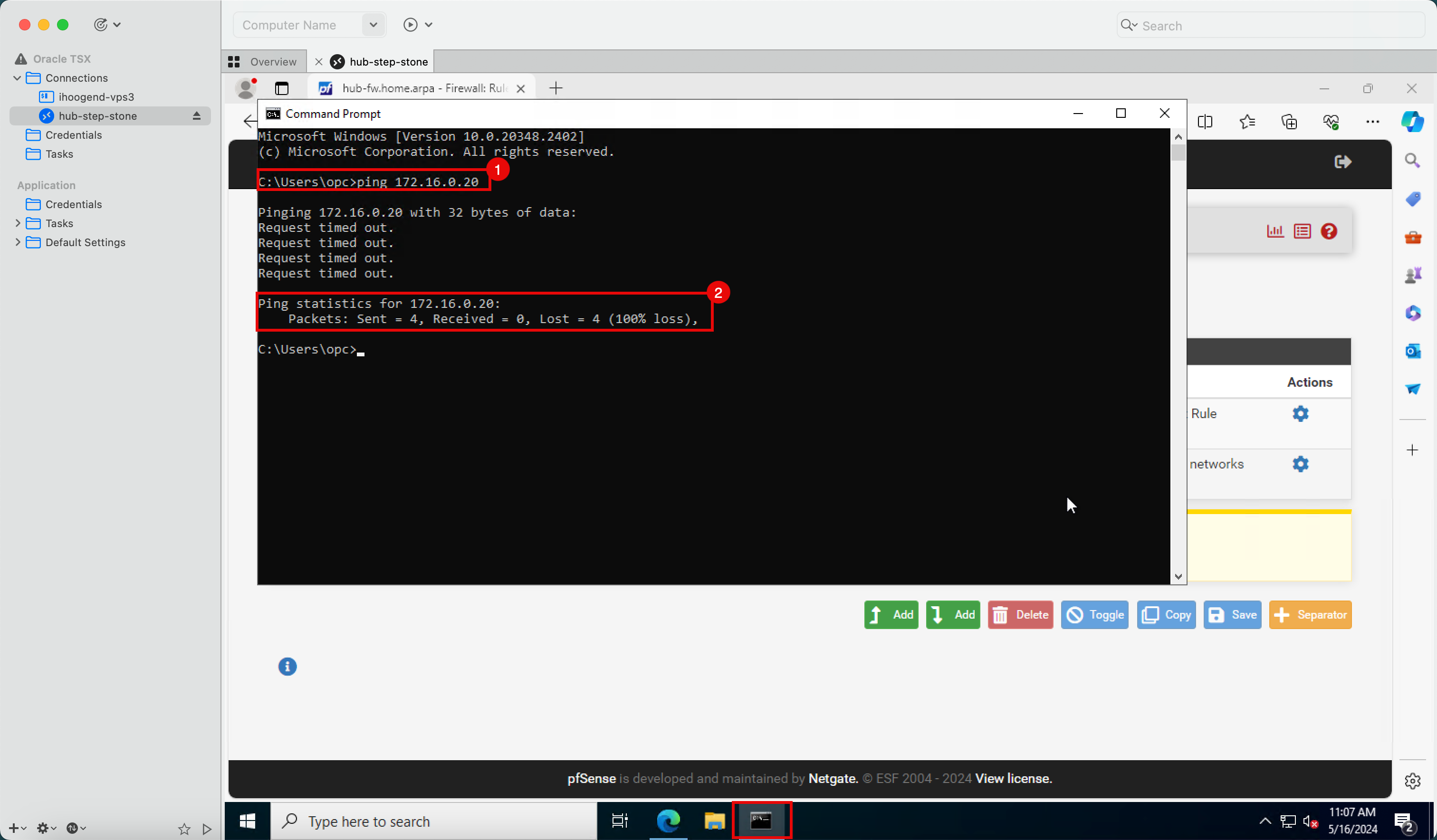

Die Überprüfung der Konnektivität mit Ping (ICMP) ist ein guter Ausgangspunkt für Tests.

- Öffnen Sie in der Windows-Instanz die Eingabeaufforderung, und versuchen Sie, die pfSense-Firewall-IP-Adresse zu pingen.

- Beachten Sie, dass die Ping-Ergebnisse einen Paketverlust von 100% aufweisen.

-

Um dies zu lösen, müssen wir:

- Öffnen Sie das Internet Control Message Protocol (ICMP) in der Standardsicherheitsliste, die an das VCN angehängt ist.

- Öffnen Sie ICMP in der pfSense-Firewall.

-

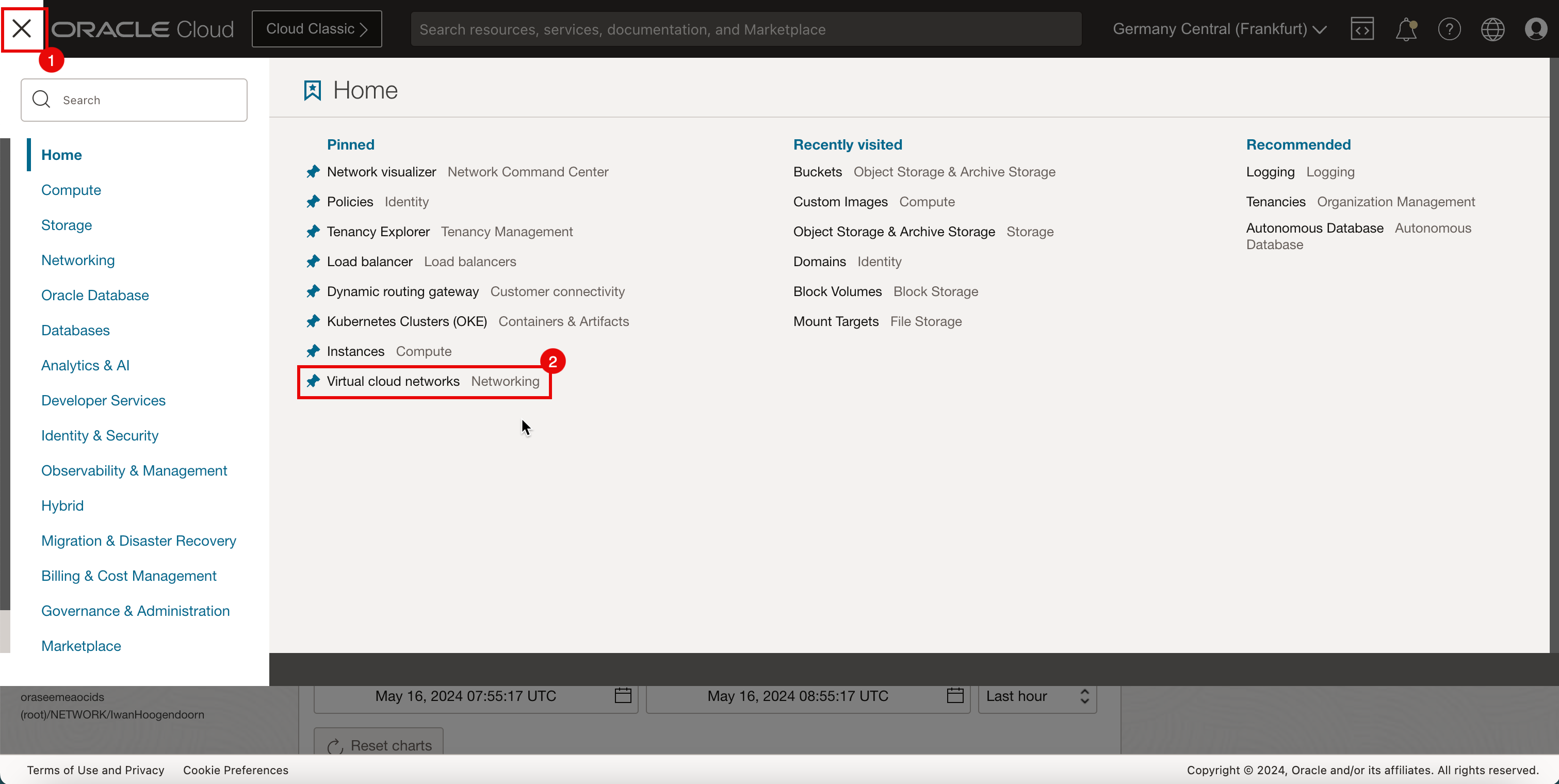

Beginnen wir zunächst mit der Standardsicherheitsliste.

- Klicken Sie in der oberen linken Ecke auf das Hamburger-Menü (≡).

- Klicken Sie auf Virtuelle Cloud-Netzwerke, oder navigieren Sie zu Networking und Virtuelle Cloud-Netzwerke.

-

Wählen Sie das VCN aus, an das Ihre pfSense-Firewall angehängt ist und über das NAT-Gateway verfügt.

- Bildlauf nach unten.

- Klicken Sie auf Sicherheitslisten.

- Klicken Sie auf Standardsicherheitsliste für HUB-VCN.

-

Klicken Sie auf Ingress-Regeln hinzufügen, um die Ingress-Regel zu erstellen.

- Geben Sie unter Quelltyp die Option CIDR ein.

- Geben Sie unter Quell-CIDR die Option

0.0.0.0/0ein. - Geben Sie in das IP-Protokoll den Befehl ICMP ein.

- Klicken Sie auf Ingress-Regeln hinzufügen.

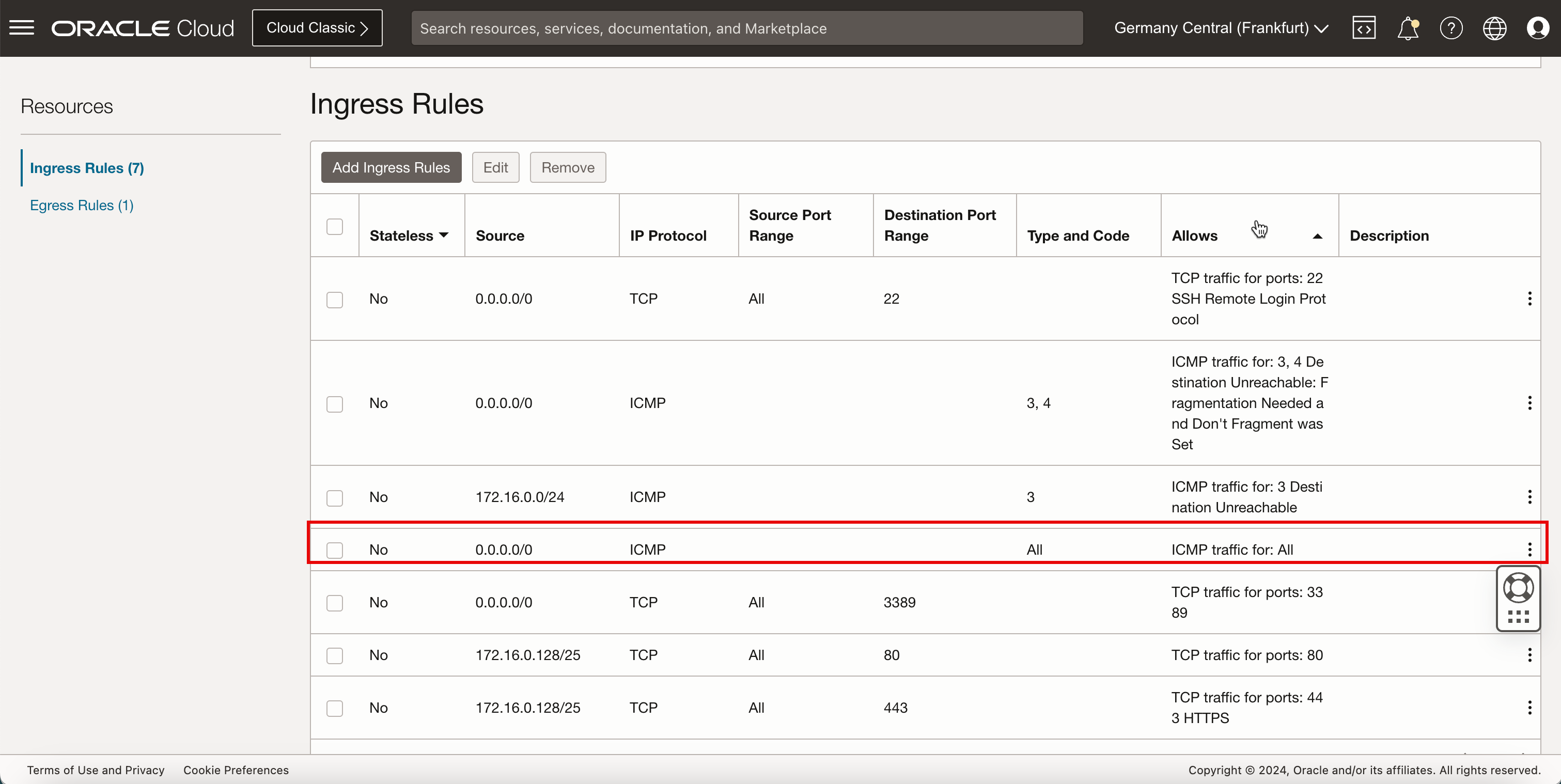

-

Beachten Sie die soeben hinzugefügten ICMP-Regeln.

-

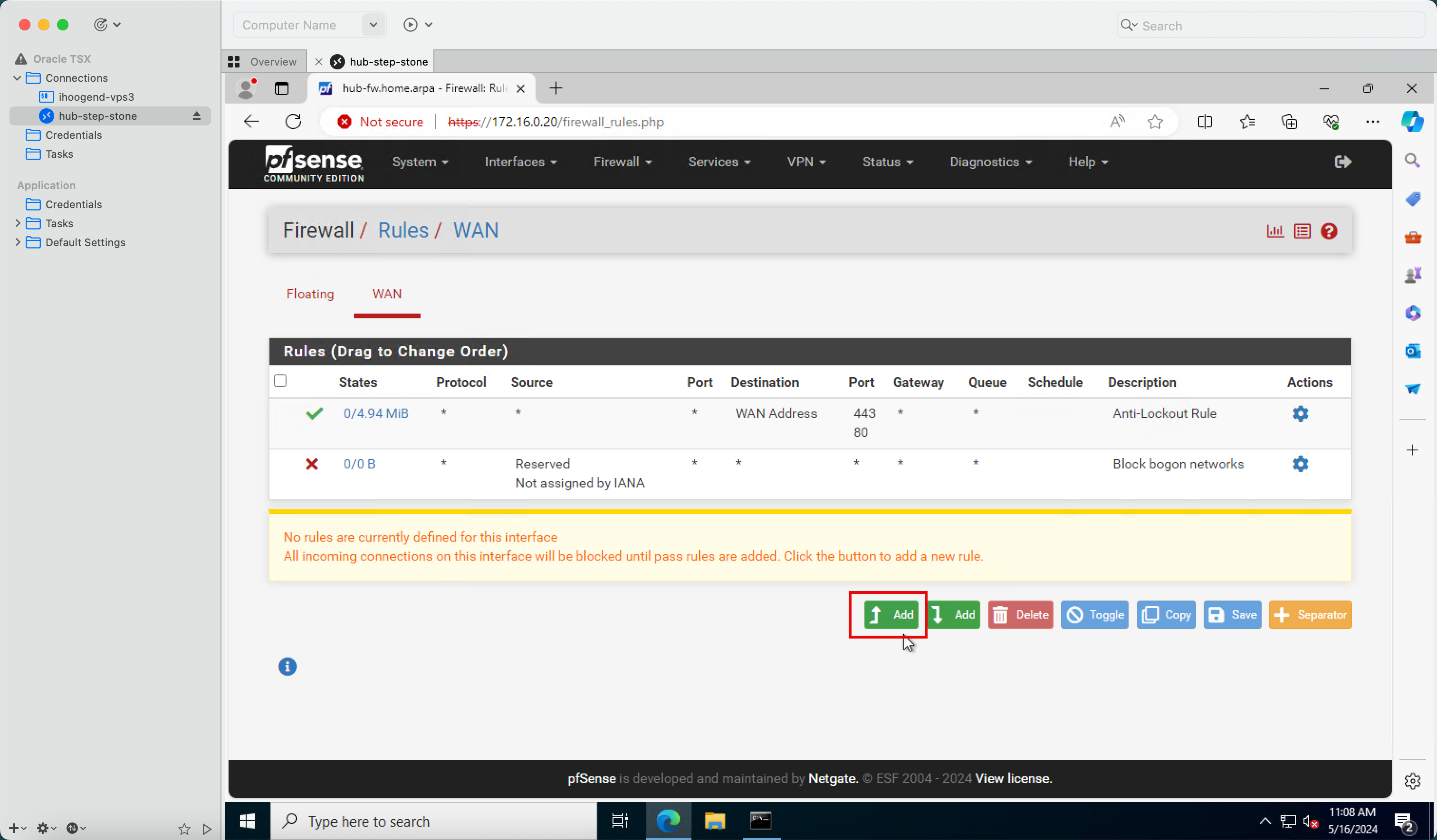

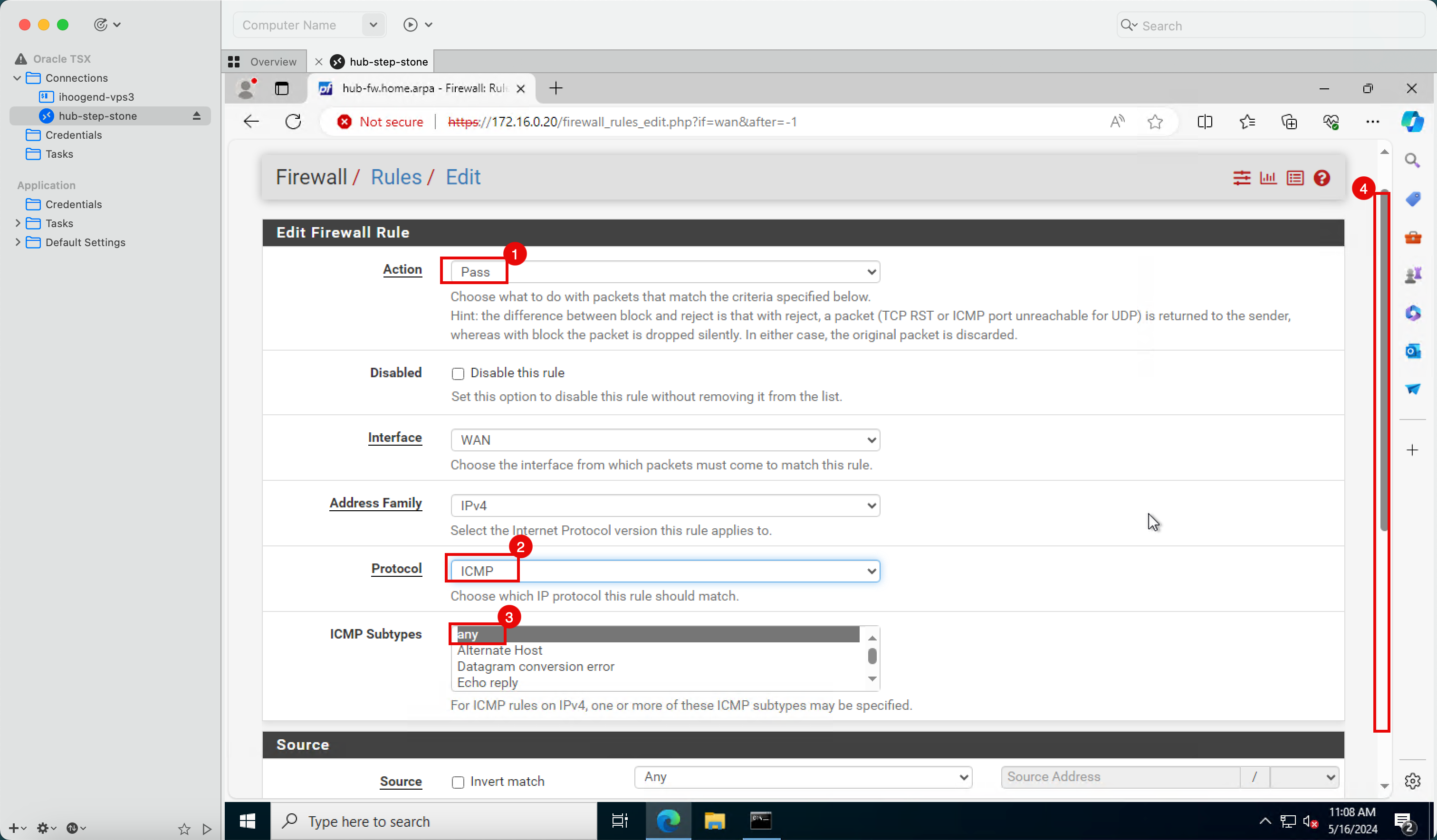

Klicken Sie in der Firewallverwaltungsoberfläche pfSense auf Firewall, Regeln und Hinzufügen, um eine neue Regel hinzuzufügen.

-

Geben Sie folgende Informationen ein.

- Aktion: Wählen Sie Kennwort aus.

- Protokoll: Wählen Sie ICMP aus.

- ICMP-Subtypen: Wählen Sie Beliebige aus.

- Bildlauf nach unten.

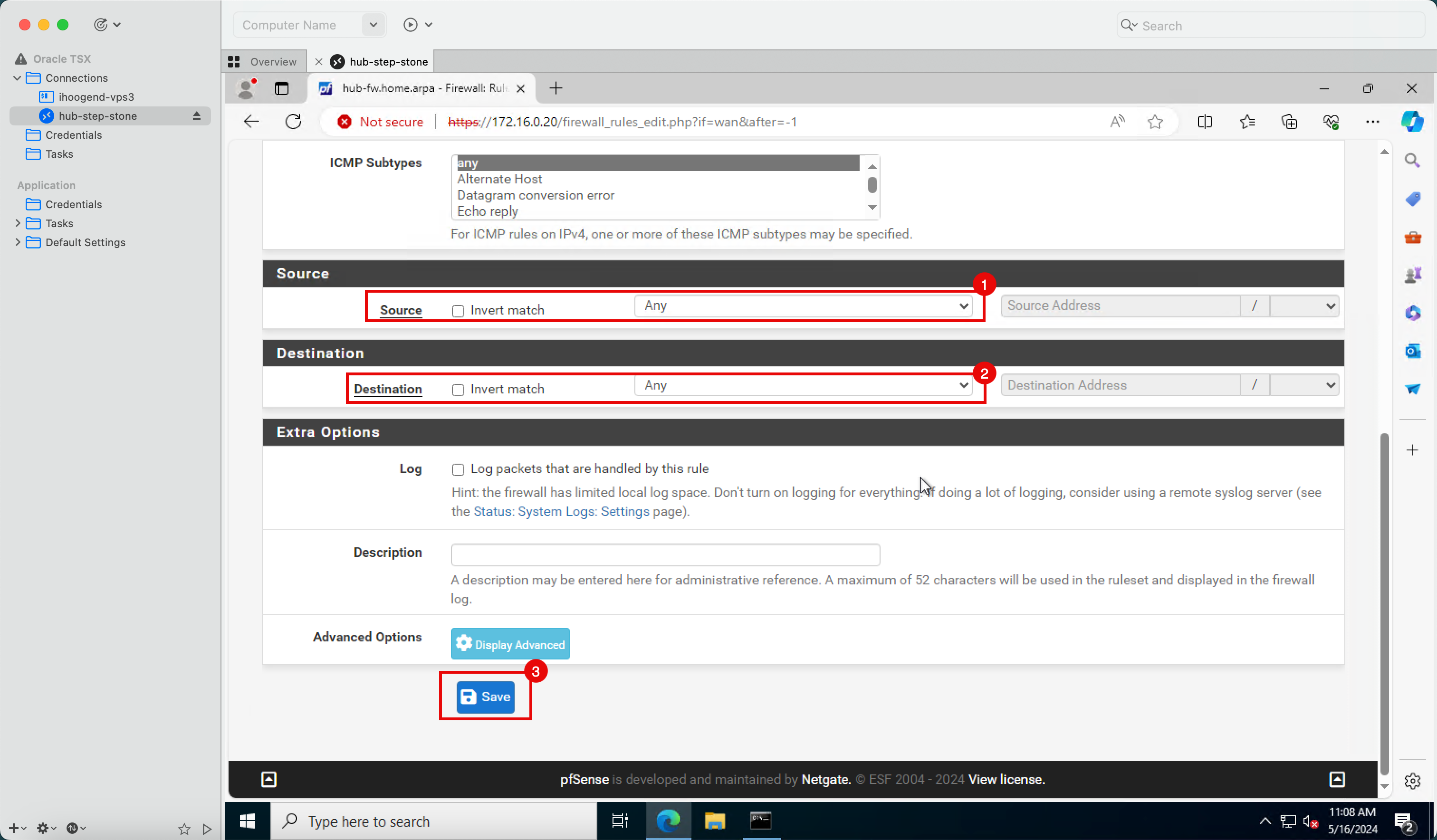

- Quelle: Wählen Sie Beliebig aus.

- Ziel: Wählen Sie Beliebige.

- Klicken Sie auf Speichern.

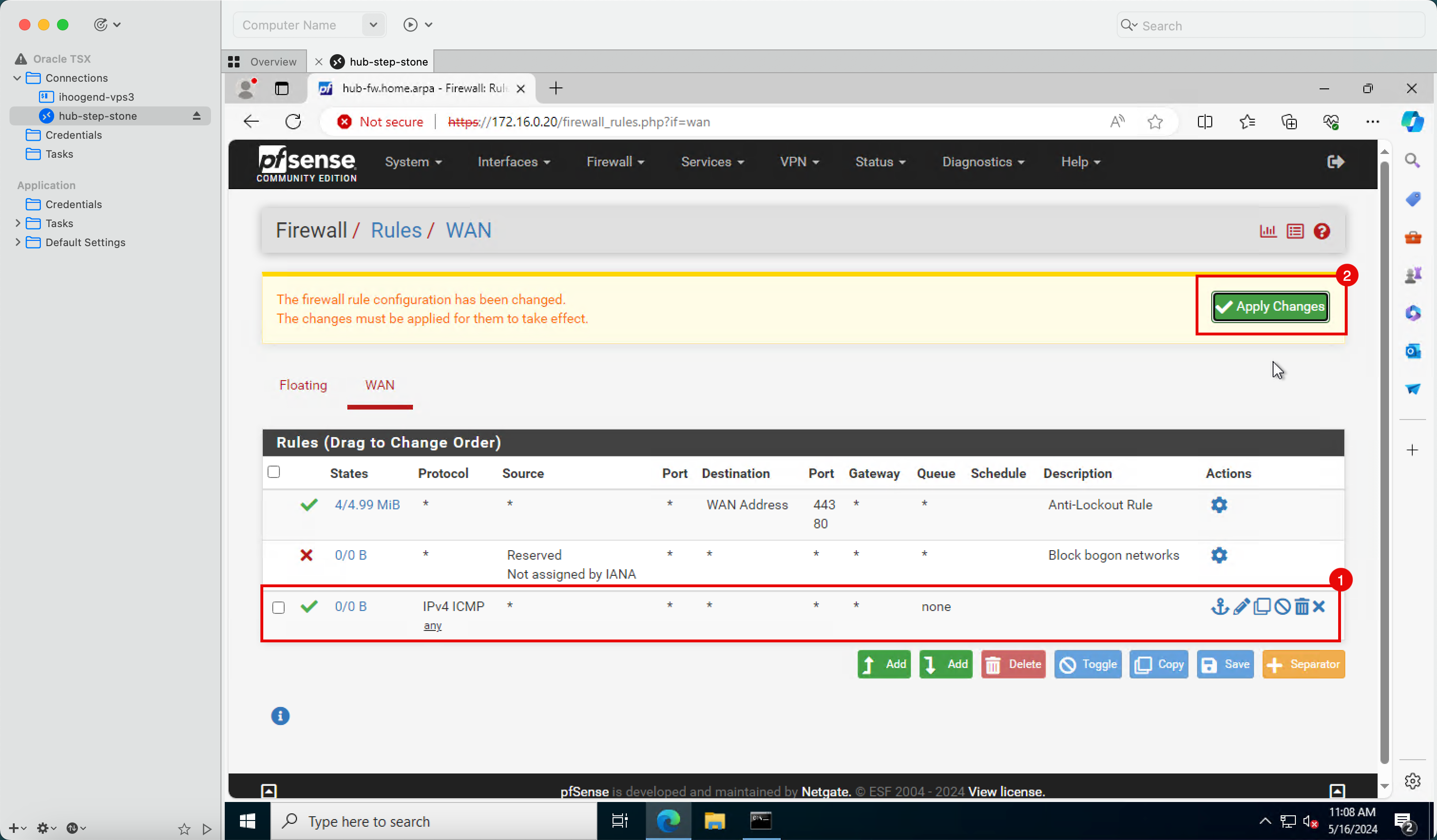

- Beachten Sie, dass die neue ICMP-Regel vorhanden ist.

- Klicken Sie auf Änderungen anwenden, um die Änderungen zu speichern.

-

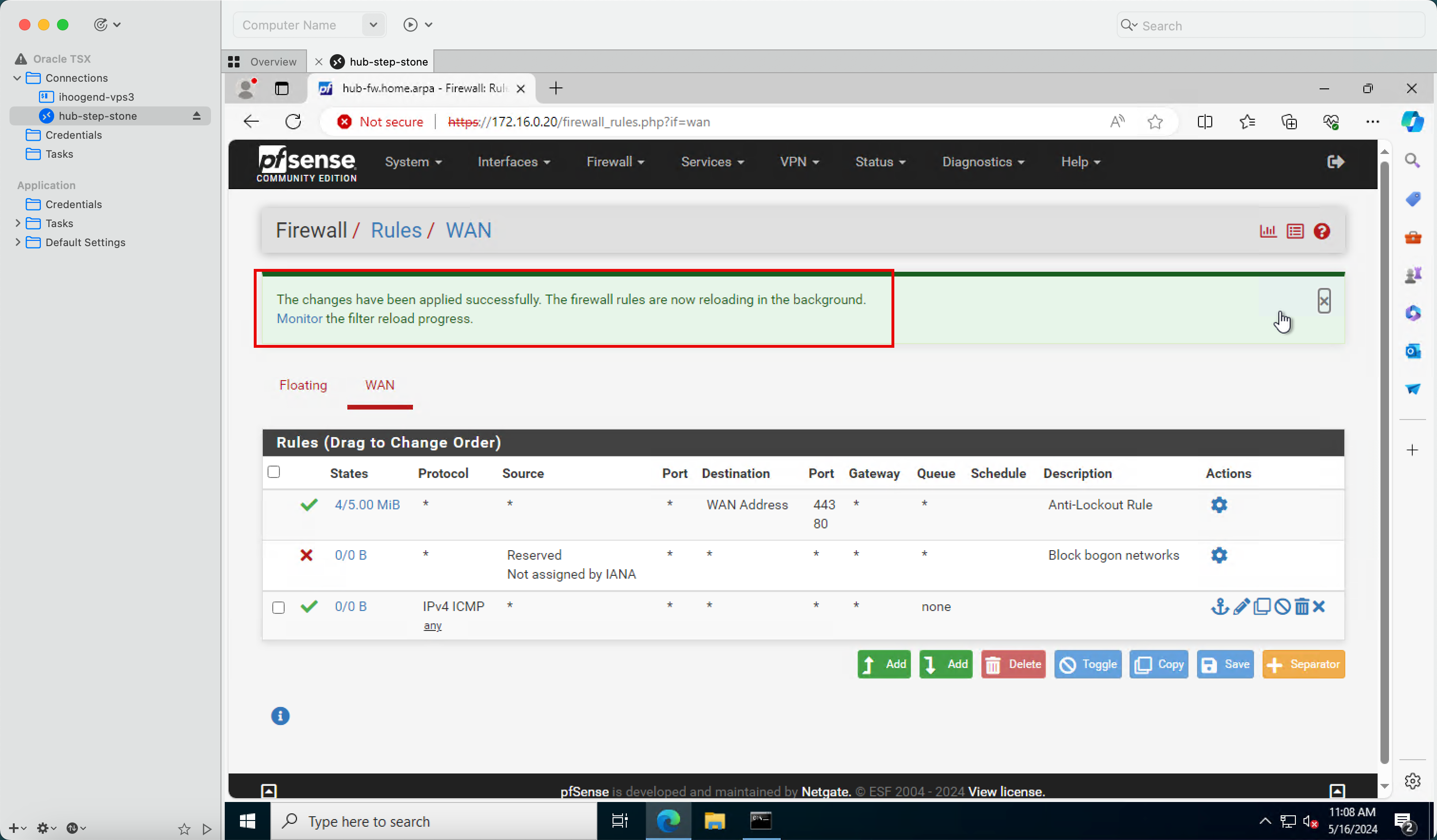

Beachten Sie, dass die Änderungen erfolgreich angewendet wurden.

- Öffnen Sie in der Windows-Instanz die Eingabeaufforderung, und versuchen Sie, die pfSense-Firewall-IP-Adresse zu pingen.

- Beachten Sie, dass die Ping-Ergebnisse einen 0% Paketverlust anzeigen.

-

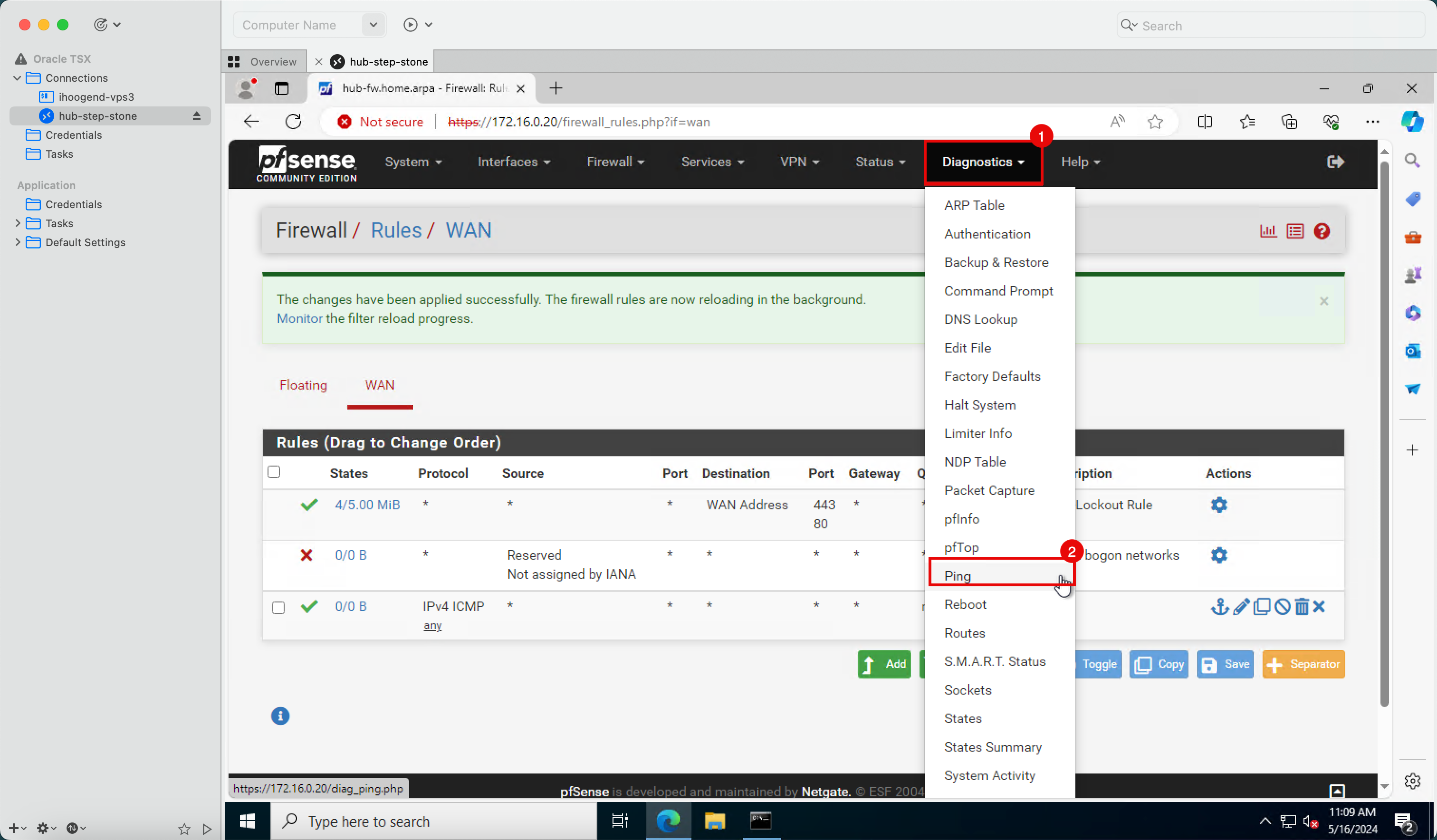

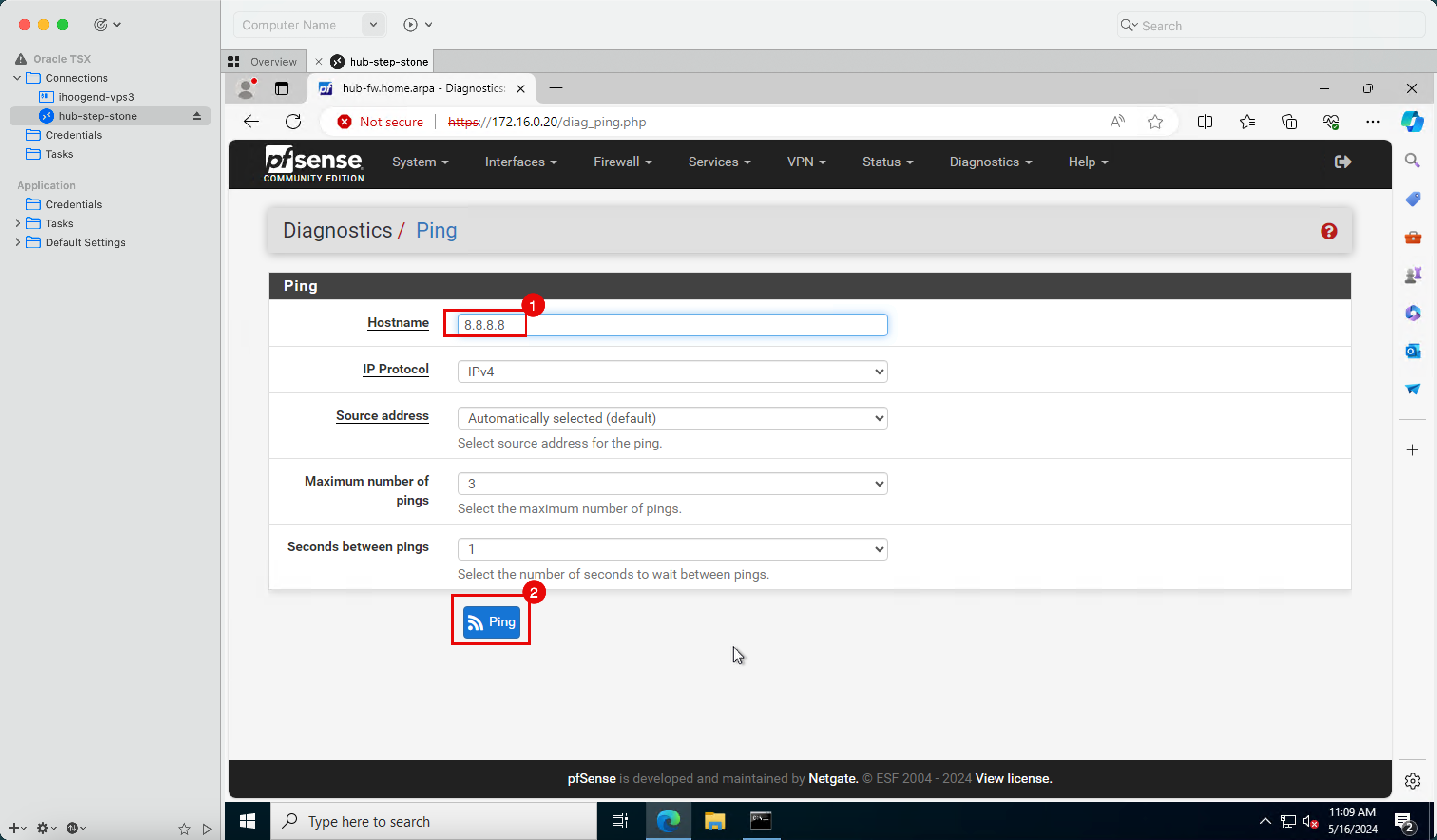

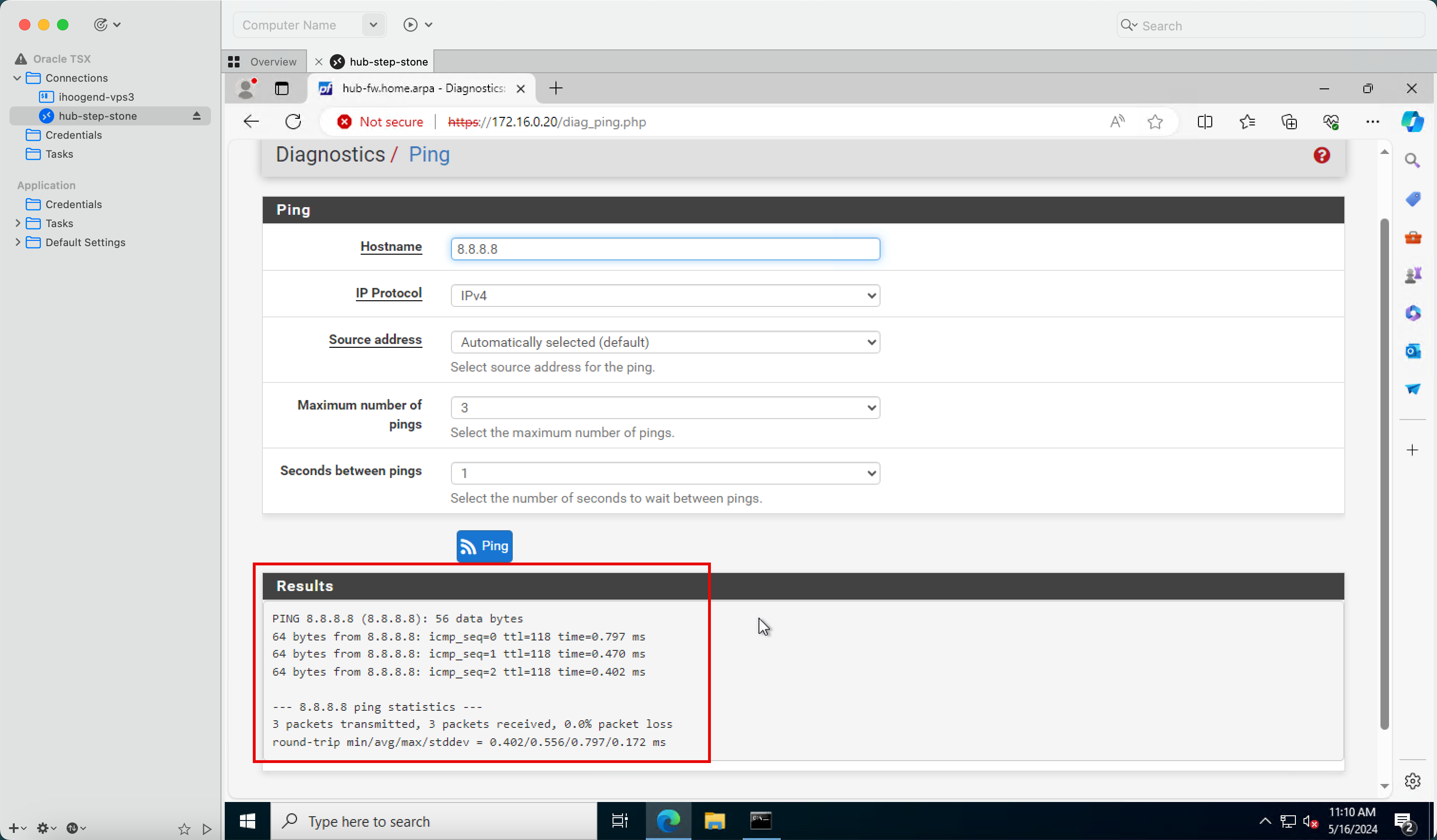

Ein weiterer Ping-Test, den wir durchführen können, ist von der pfSense-Firewall in Richtung Internet.

- Klicken Sie auf Diagnose.

- Klicken Sie auf Ping.

- Geben Sie unter Hostname den Namen

8.8.8.8ein. - Klicken Sie auf Ping.

-

Beachten Sie, dass die Ping-Ergebnisse einen 0% Paketverlust anzeigen.

-

Das folgende Bild zeigt eine visuelle Darstellung dessen, was Sie erstellt haben. Beachten Sie, dass ICMP auch in der Standardsicherheitsliste geöffnet wurde.

Danksagungen

- Autor - Iwan Hoogendoorn (OCI Network Specialist)

Weitere Lernressourcen

Lernen Sie andere Übungen auf docs.oracle.com/learn kennen, oder greifen Sie auf weitere kostenlose Lerninhalte im Oracle Learning YouTube Channel zu. Außerdem können Sie education.oracle.com/learning-explorer besuchen, um Oracle Learning Explorer zu werden.

Die Produktdokumentation finden Sie im Oracle Help Center.

Install a pfSense Firewall in Oracle Cloud Infrastructure

F99943-01

June 2024