Hinweis:

- Dieses Tutorial erfordert Zugriff auf Oracle Cloud. Informationen zur Registrierung für einen kostenlosen Account finden Sie unter Erste Schritte mit Oracle Cloud Infrastructure Free Tier.

- Es verwendet Beispielwerte für Oracle Cloud Infrastructure-Zugangsdaten, -Mandanten und -Compartments. In der Übung ersetzen Sie diese Werte durch die Werte, die für Ihre Cloud-Umgebung spezifisch sind.

Privaten Servicezugriff (PSA) in Oracle Cloud Infrastructure konfigurieren, um von Ihrem VCN aus sicher auf Oracle-Services zuzugreifen

Einführung

Oracle Cloud Infrastructure (OCI) führt Private Service Access (PSA) ein, ein neues Netzwerkkonstrukt, das private IP-Konnektivität zu OCI-Services (einschließlich APIs, Object Storage und Yum-Repositorys) direkt in Ihrem virtuellen Cloud-Netzwerk (VCN) bereitstellt. Mit PSA können Workloads OCI-Services sicher erreichen, ohne das öffentliche Internet zu durchlaufen, während sie weiterhin dieselben vertrauten FQDNs verwenden.

Bisher hatten die Kunden zwei Hauptoptionen für private Konnektivität. Das Servicegateway (SGW) ermöglichte den Zugriff auf das Oracle Services Network (OSN) von einem privaten VCN, stützt sich jedoch auf die öffentliche IP-Adressierung und bietet einen breiten, all-or-nothing-Zugriff. Auf der anderen Seite führten viele Services private Endpunkte ein, um einen isolierteren Zugriff zu ermöglichen. Diese mussten jedoch pro Service konfiguriert werden, was zu einer großen Komplexität führte.

PSA überbrückt diese Ansätze, indem es das Beste aus beiden Welten kombiniert:

-

Ein einheitliches, VCN-natives Modell für den privaten Zugriff auf mehrere OCI Service-APIs.

-

Private IPs in Ihrem VCN sind den bereits verwendeten Service-FQDNs transparent zugeordnet.

-

Per-Service-Zugriffskontrolle, die es ermöglicht, sich ohne Anwendungsänderungen an Sicherheits- und Complianceanforderungen anzupassen.

In diesem Tutorial erfahren Sie, wie Sie PSA in Ihrem VCN konfigurieren, private Konnektivität validieren, indem Sie den Zugriff auf eine OCI-Service-API (wie Object Storage, Oracle Yum, ZPR-API usw.) testen und bestätigen, dass der Traffic auf privaten IPs verbleibt, anstatt das öffentliche Internet zu verwenden. Am Ende werden Sie verstehen, wie PSA mit Service Gateway und privaten Endpunkten verglichen wird und wie sie als Teil einer sicheren, modernen OCI-Netzwerkstrategie übernommen werden.

Warum ist dieses Tutorial essentiell?

Private Konnektivität zu Oracle-Services war in OCI schon immer möglich, aber die Optionen sind mit Kompromissen verbunden. Das Servicegateway gab Kunden eine einfache Möglichkeit, das Oracle Services Network zu erreichen, verließ sich jedoch immer noch auf öffentliche IPs und erlaubte nur einen breiten Zugriff. Servicespezifische private Endpunkte boten eine stärkere Isolation. Sie mussten sie jedoch einzeln bereitstellen und verwalten und bei der Skalierung den Betriebsaufwand erhöhen.

Private Service Access (PSA) füllt die Lücke, indem eine einheitliche, VCN-native Lösung für den Zugriff auf OCI Service-APIs bereitgestellt wird. Es stellt sicher, dass der Traffic auf privaten IPs verbleibt, erzwingt die Zugriffskontrolle pro Service und behält die gleichen FQDNs bei, die Ihre Anwendungen bereits verwenden.

Dieses Tutorial ist unerlässlich, da es Ihnen zeigt, wie Sie PSA von Anfang bis Ende konfigurieren, validieren, dass Ihre Workloads eine Verbindung zu OCI Service-APIs herstellen, ohne das öffentliche Internet zu berühren, und verstehen, wie PSA mit vorhandenen Ansätzen verglichen wird. Durch den Abschluss erhalten Sie die Grundlage für die sichere Einführung von PSA in Ihren eigenen OCI-Umgebungen.

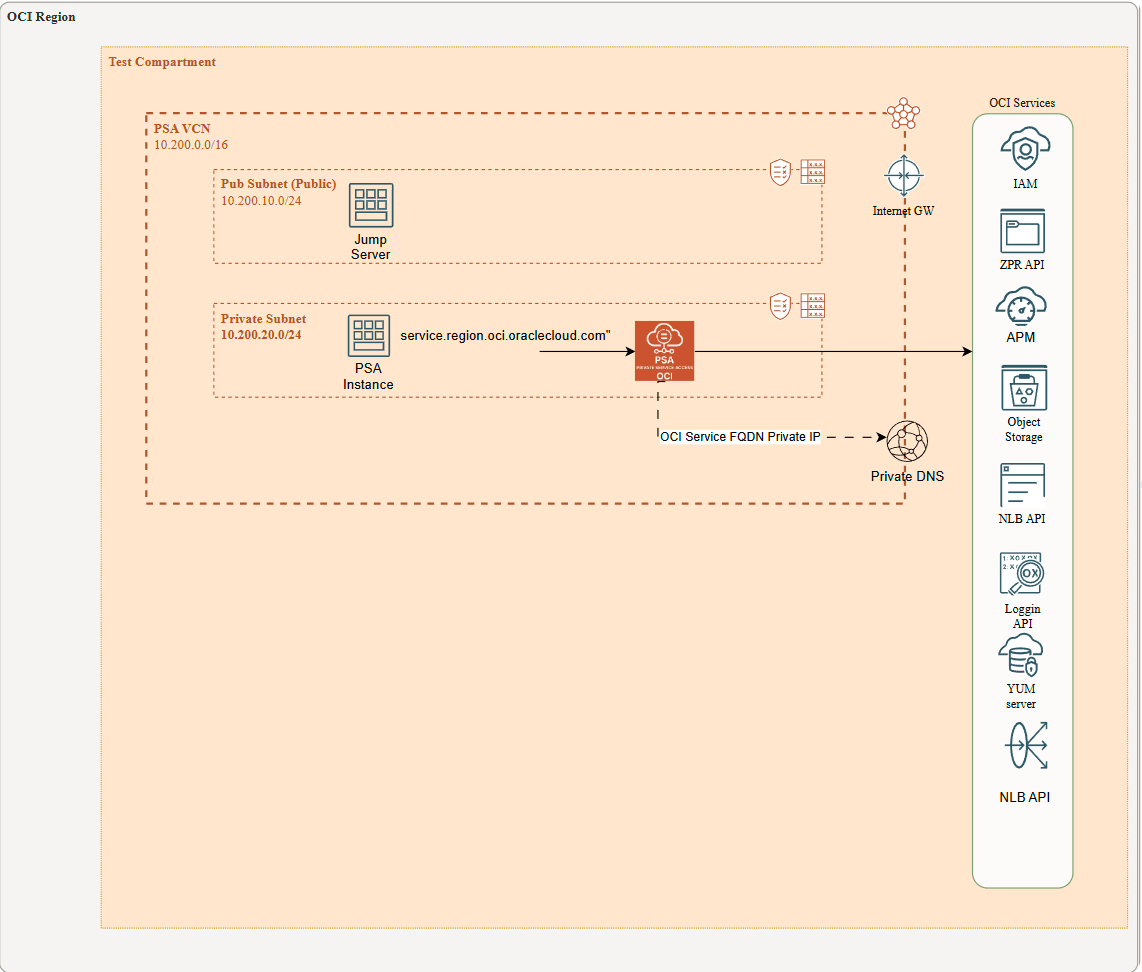

Architektur

Diese Architektur zeigt eine virtuelle Clientmaschine (VM), die als PSA-Instanz bezeichnet wird und in einem privaten Subnetz ohne Internetzugriff (über IGW oder NAT GW) und ohne Konnektivität zu OCI-Services über ein Servicegateway ausgeführt wird. Stattdessen verwendet die VM Private Service Access (PSA), um öffentliche OCI-Services zu erreichen. Ein Jump-Server in einem öffentlichen Subnetz wird verwendet, um während der Tests über SSH eine Verbindung zur PSA-Instanz herzustellen.

Wenn ein PSA-Endpunkt erstellt wird, aktualisiert der Service den privaten DNS-Resolver des VCN automatisch, indem er die vollqualifizierten Domainnamen (FQDNs) der öffentlichen OCI-Zielservices zu den privaten Ansichten hinzufügt und sie der privaten IP-Adresse des PSA-Service zuordnet. Wenn der PSA-Endpunkt gelöscht wird, werden diese FQDNs ebenfalls entfernt. Beispiele sind yum.eu-madrid-1.oci.oraclecloud.com, network-load-balancer-api.eu-madrid-1.oci.oraclecloud.com und andere.

Ziele

Am Ende dieses Tutorials werden Sie:

- Erfahren Sie, wie Private Service Access (PSA) privaten Subnetz-Workloads die sichere Verbindung zu öffentlichen OCI-Services ermöglicht.

- Erfahren Sie, wie PSA in das private DNS des VCN integriert wird, um Service-FQDNs automatisch privaten IPs zuzuordnen.

- Stellen Sie einen PSA-Endpunkt in Oracle Cloud Infrastructure bereit, und konfigurieren Sie ihn.

- Prüfen Sie die Konnektivität von einer privaten VM über PSA zu ausgewählten OCI-Services.

Voraussetzungen

-

Ein aktiver OCI-Mandant. Sie benötigen die erforderlichen Berechtigungen zum Erstellen und Verwalten von Netzwerkressourcen in OCI.

-

Grundlegendes Verständnis von Linux-Betriebssystem, OCI und Oracle Linux, einschließlich der Installation und Konfiguration von Software in Linux.

-

Ein gutes Verständnis dafür, wie Sie mit der OCI-Konsole Netzwerkressourcen erstellen und verwalten.

-

Ein gutes Verständnis des OCI-CLI-Tools.

Aufgabe 1: Netzwerkkomponente bereitstellen (VCN, Subnetze und VMs)

1.- Stellen Sie ein virtuelles Cloud-Netzwerk (VCN) mit mindestens zwei Subnetzen (öffentliches und privates Subnetz) in Ihrem Mandanten bereit. Verwenden Sie dazu ein IPv4 CIDR Ihrer Wahl oder befolgen Sie die empfohlene Architektur. Weitere Informationen:

2.- Stellen Sie zwei linux-VMs bereit (Jump Server in public, PSA-Instanz in private), eine für jedes Subnetz. Weitere Informationen:

Aufgabe 2: Jump Server-VM für den Zugriff auf PSA-Instanz testen

Wir verwenden die Linux Jump Server-VM als Zugriffspunkt auf die VM, die im privaten Subnetz (der PSA-Instanz) gehostet wird. Wie Sie wissen, sind VMs in privaten Subnetzen nur über ihre privaten IPs erreichbar und haben keine Internetverbindung. Um den Zugriff zu ermöglichen, müssen Sie den SSH-Private Key der PSA-Instanz auf den Jump Server hochladen. Dort können Sie SSH-Verbindungen zur PSA-Instanz initiieren. Es wird empfohlen, den Schlüssel mit SFTP sicher hochzuladen.

Nachdem Sie den privaten Schlüssel hochgeladen haben, um den Server über SFTP zu springen, ssh Sie in den Jump-Server und:

ssh -i private_PSA_instance_ssh.prv 10.200.20.X ( your vm PSA instace ip)Hinweis: Wenn Kompatibilitätsprobleme bei der Verwendung des in OCI generierten SSH-Private Keys auftreten, können Sie ihn mit einem Tool wie PuTTYgen (für Windows) oder OpenSSL (für Linux/macOS) in das erforderliche Format konvertieren. Mit diesen Tools können Sie den Schlüssel zwischen Formaten umwandeln, sodass er nahtlos mit Ihrem SSH-Client verwendet werden kann.

In dieser Dokumentation finden Sie puttyGen: PuttyGen

Aufgabe 3: OCI cli in PSA-Instanz installieren

Nachdem Sie bei der PSA-Instanz angemeldet sind, müssen Sie die OCI-CLI installieren

In dieser Dokumentation wird beschrieben, wie Sie OCI-CLI installieren: OCI-CLI installieren

Beachten Sie, dass diese PSA-VM, die in einem privaten Subnetz gehostet wird, vorübergehend einen Internetzugriff erfordert. Es wird empfohlen, ein NAT-Gateway zu Ihrem VCN hinzuzufügen und eine 0.0.0.0/0-Route zu erstellen, die darauf verweist.

In dieser Dokumentation wird beschrieben, wie Sie NAT-Gateway konfigurieren und verwenden: OCI NAT Gateway

Nach der Installation ist es sehr wichtig, das NAT-Gateway aus dem privaten Subnetz zu entfernen. Ziel ist es, den Oracle-Service von einem streng privaten Subnetz ohne öffentlichen Zugriff (Ingress oder Egress) zu testen.

Aufgabe 4: PSA-Services zum Testen hinzufügen

In dieser Aufgabe werden wir eine Reihe von PSA-Services hinzufügen, die später von der privaten PSA-Instanz über die OCI-CLI-API getestet werden sollen.

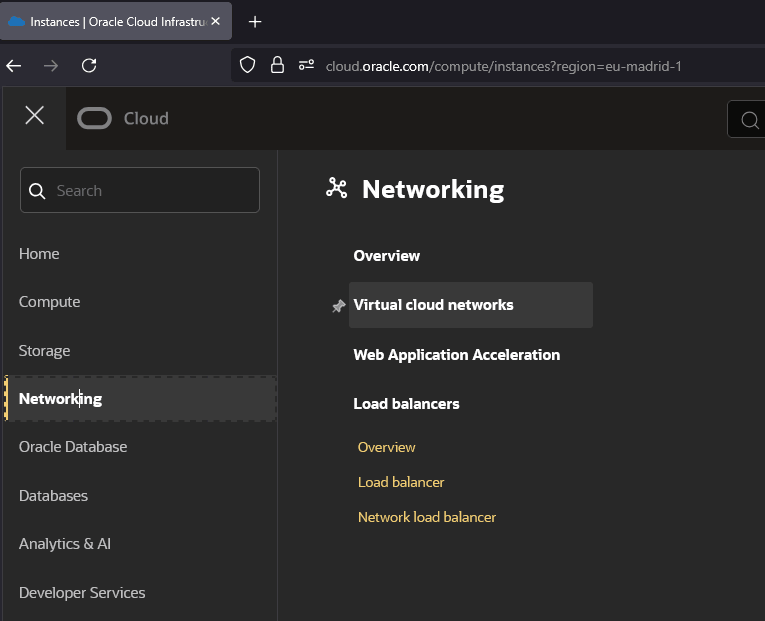

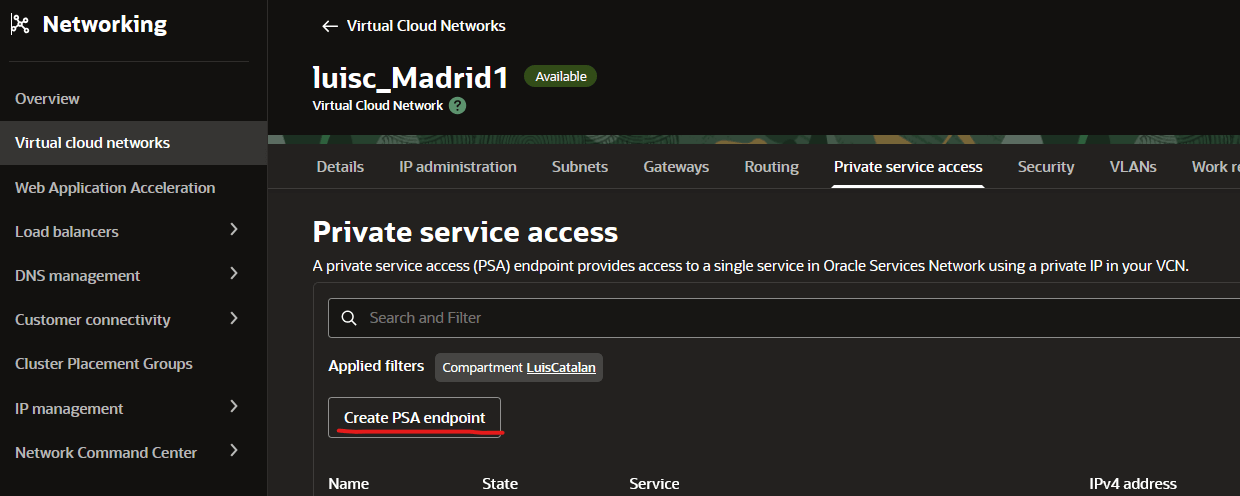

1.- Gehen Sie zur OCI-Konsole: Networking-VCN

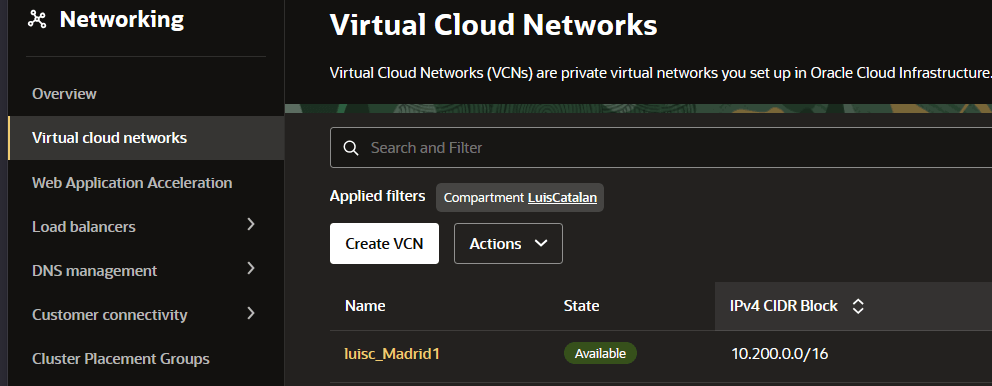

2.- Klicken Sie auf "Virtuelle Cloud-Netzwerke", und wählen Sie das VCN aus, in dem sich die private PSA-Instanz befindet.

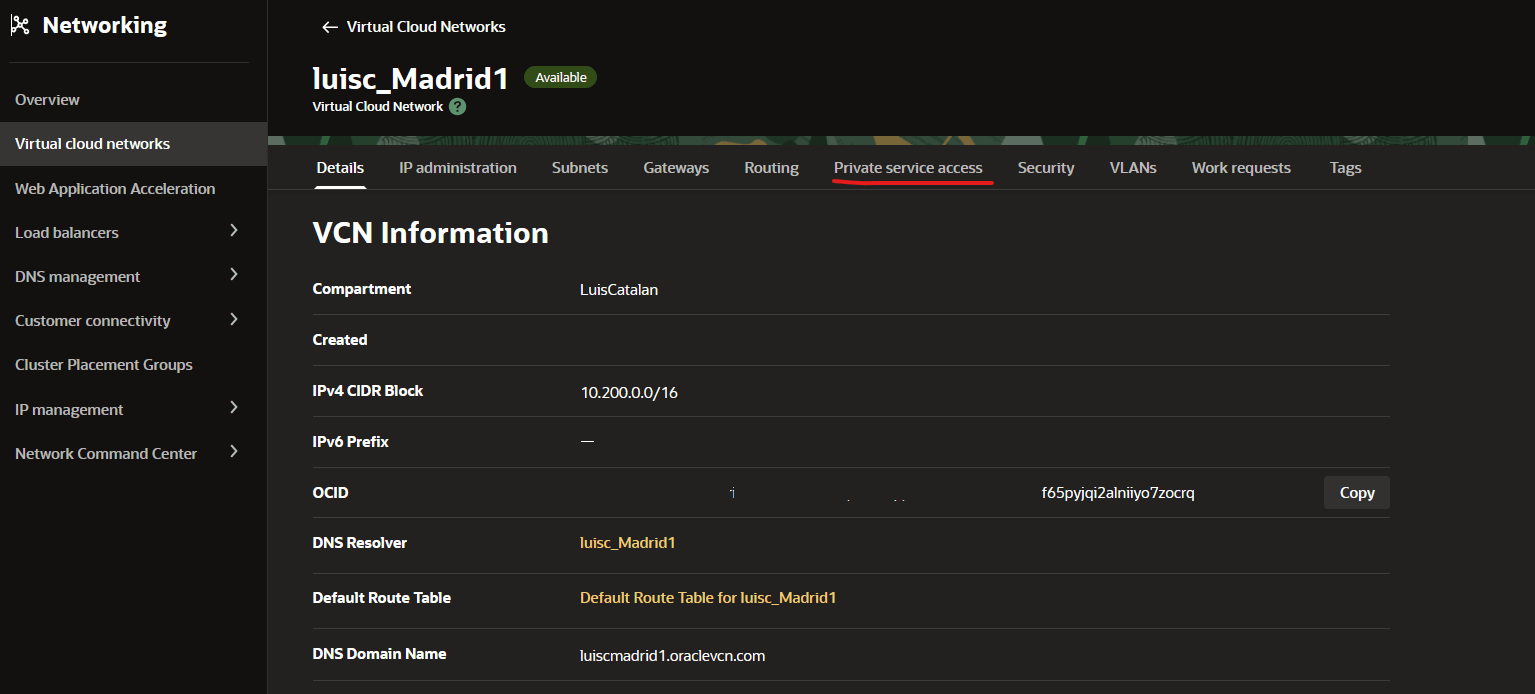

3.- Wählen Sie im VCN den Zugriff auf den privaten Service aus.

4.- Drücken Sie die Schaltfläche "PSA-Endpunkt erstellen".

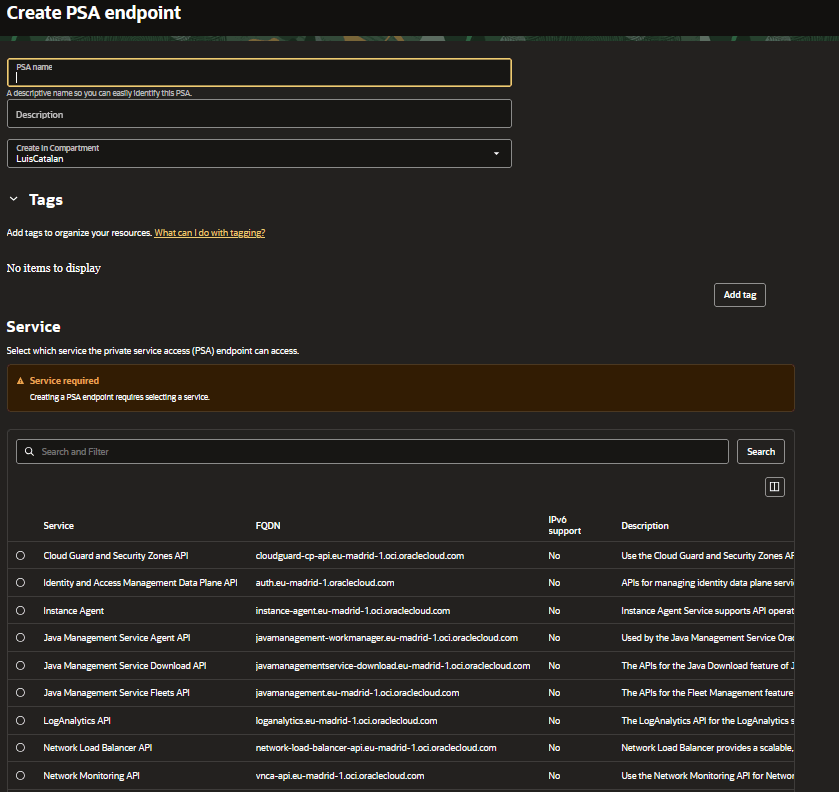

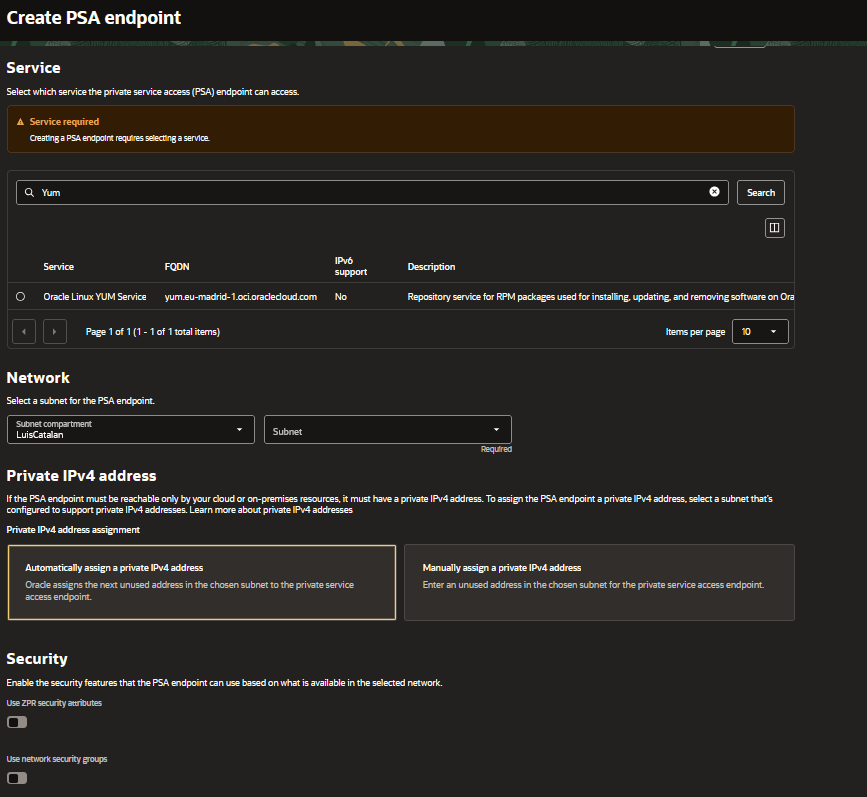

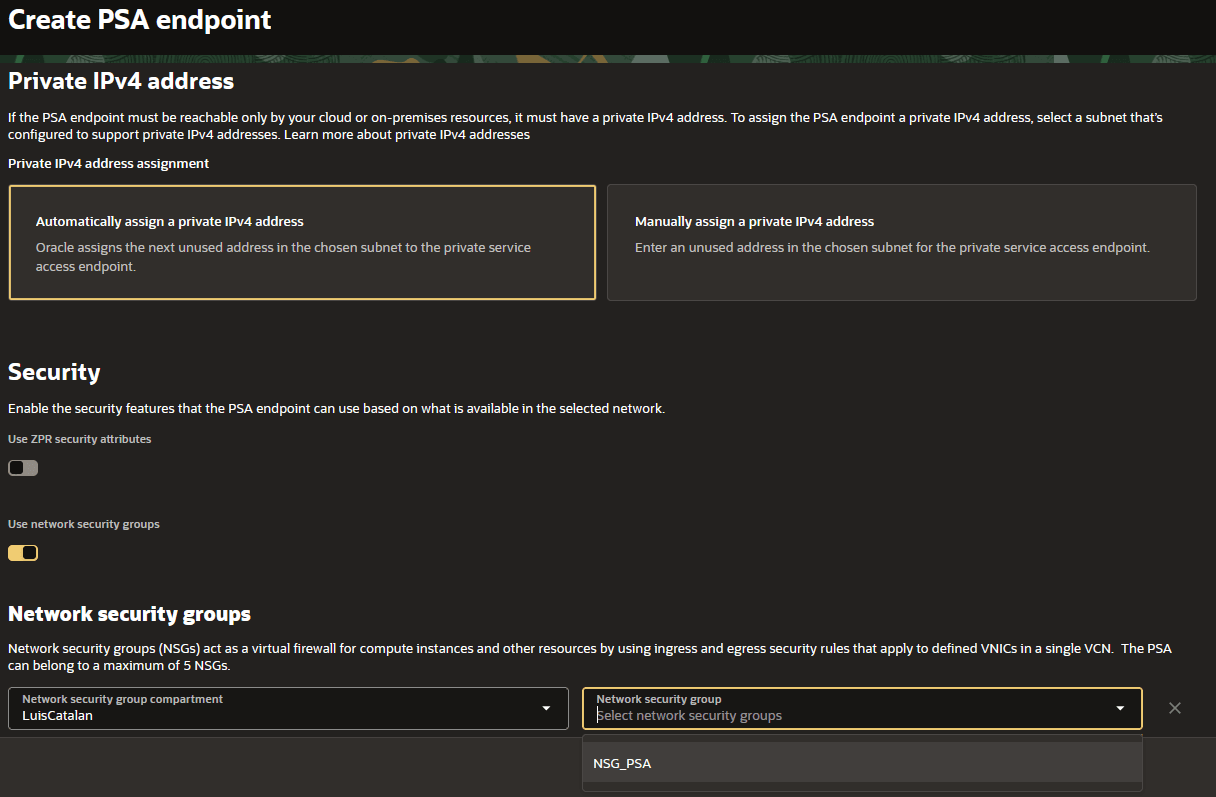

5.- Im Menü "PSA erstellen" müssen Sie einen Namen für den PSA-Service, das Compartment, in dem er erstellt wird, den PSA-Servicetyp, den Sie erstellen möchten, das Subnetz-Compartment und das Subnetz auswählen, in dem der Endpunkt erstellt wird. Zusätzlich können Sie eine automatische Zuweisung von privater IP oder manuell wählen. Die letzte Option ist die Sicherheit. Es wird dringend empfohlen, ein ZPR-Sicherheitsattribut oder NSGs zuzuweisen, um den Traffic zu diesem Endpunkt zuzulassen.

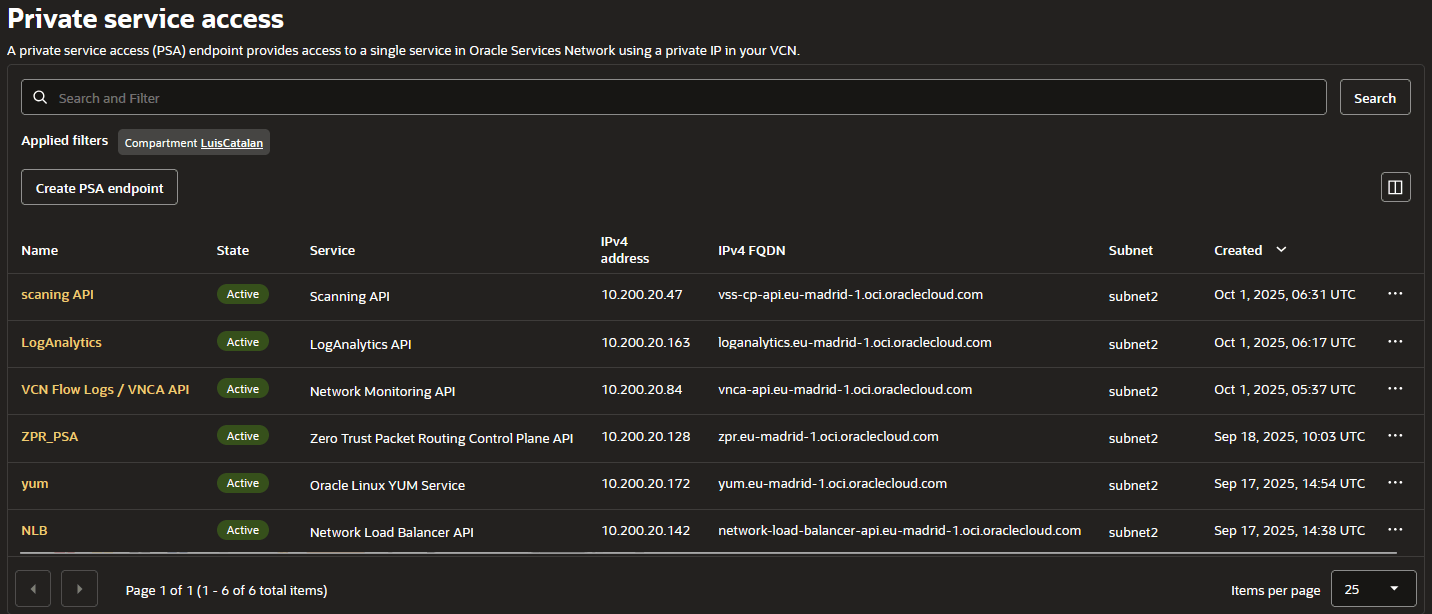

Nach der Erstellung werden die PSAs in der folgenden Liste angezeigt:

Der PSA wird eine private IP-Adresse aus dem Subnetz zugewiesen, in dem sie erstellt wurde. Diese private IP kann entweder automatisch zugewiesen oder manuell aus dem Subnetz ausgewählt werden. In der Konsole wird sie als "IPv4-Adresse" angezeigt. Der PSA ist auch ein FQDN (Domainname) für den privaten Service zugeordnet, der in der Konsole als "IPv4 FQDN" angezeigt wird, der derselben privaten IP zugeordnet ist.

Aufgabe 5: PSA-Endpunkt testen

Jetzt müssen wir den PSA-Endpunkt testen. In diesem Beispiel testen wir den YUM-Server und die Zero Trust Packer Routing Control-Plane-API.

1.- Zuerst verbinden Sie sich mit dem Jump-Server über SSH.

2.- Vom Jump-Server SSH in die private PSA-Instanz.

Hinweis: Diese Instanz hat keinen Internetzugriff und ist weder mit einem Servicegateway noch mit einem NAT-Gateway verbunden."

[opc@jumpserver ~]\$ ssh -i private_OCI_v2_ssh.prv 10.200.20.67

[opc@privateinstace-psa-test ~]\$Als Vorabprüfung testen wir, ob der IPv4-FQDN tatsächlich auf seine private IP verweist.

dig +short yum.eu-madrid-1.oci.oraclecloud.com

10.200.20.172Wenn eine öffentliche IP anstelle einer privaten IP angezeigt wird, ist ein Fehler aufgetreten. Weitere Informationen zu IPv4 finden Sie unter IPv4

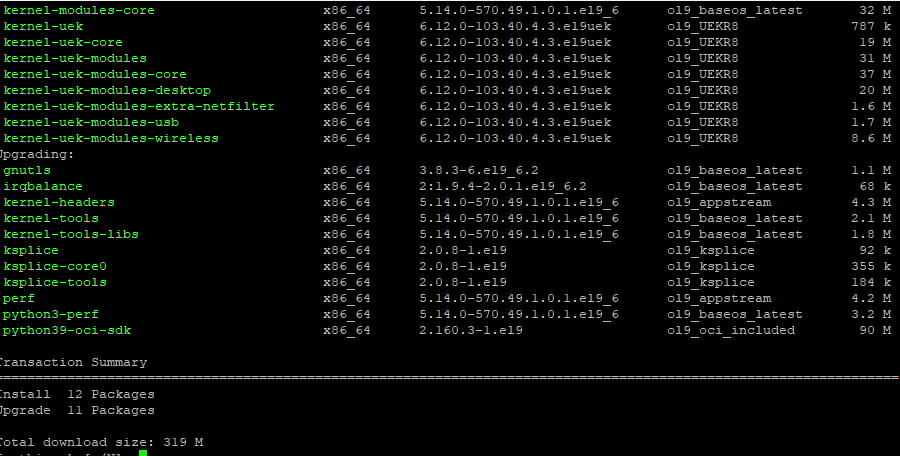

Rufen Sie jetzt das yum-Update auf

Der Yum-Service durchläuft seinen privaten PSA-Endpunkt "yum.eu-madrid-1.oci.oraclecloud.com" unter 10.200.20.172 !!

Jetzt die ZPR:

dig +short zpr.eu-madrid-1.oci.oraclecloud.com

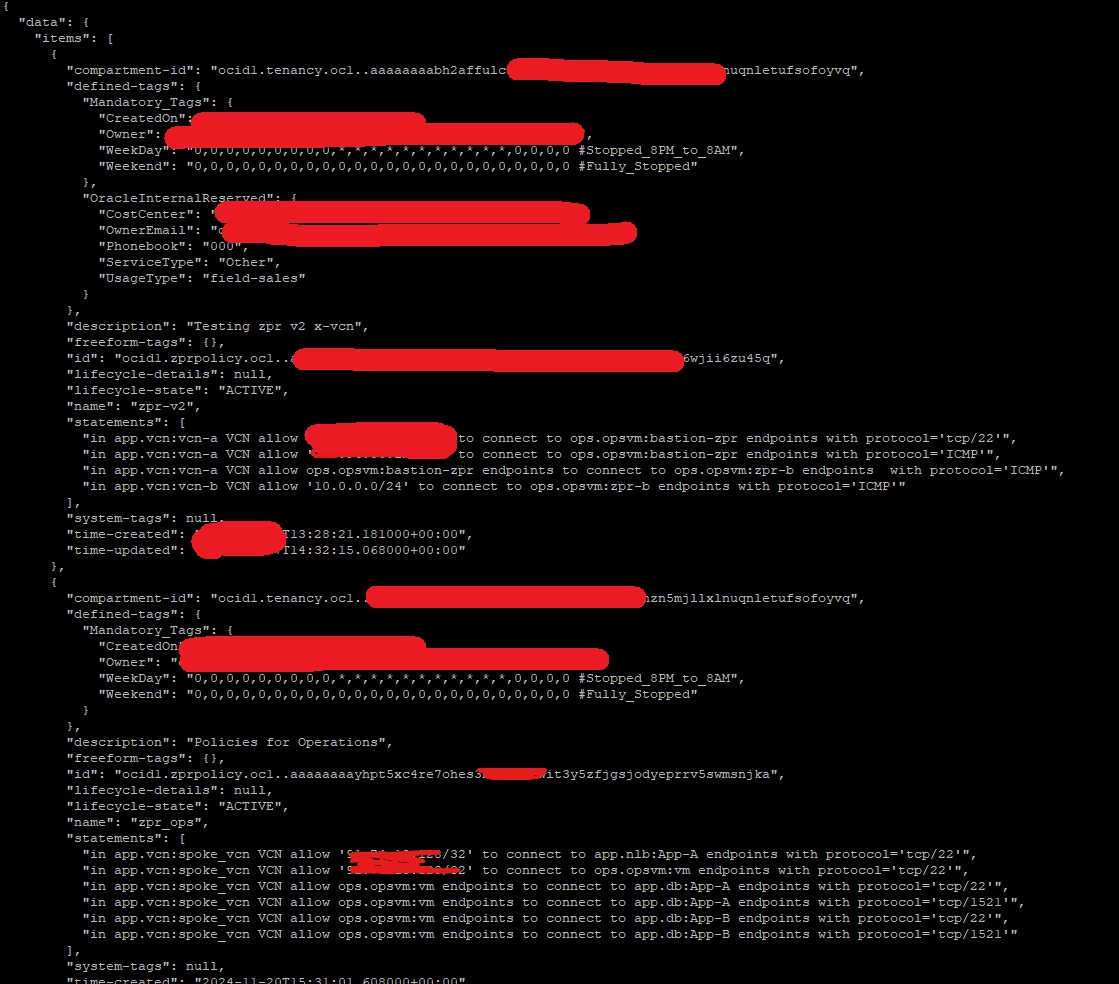

10.200.20.128Lassen Sie jetzt die Anzahl der ZPR-Policys in einem bestimmten Mandanten auflisten

oci zpr zpr-policy list --compartment-id ocid1.tenancy.oc1..aaaaaaaabh2affulc4dt4tqs7lbojyhqi6hzXXXXXX --region eu-madrid-1

Schlussfolgerung

In diesem Tutorial haben Sie gelernt, wie mit Private Service Access (PSA) Workloads in privaten Subnetzen sicher auf öffentliche Oracle Cloud Infrastructure-Services zugreifen können, ohne dass eine Internet- oder Servicegatewaykonnektivität erforderlich ist. Wir haben die Konfiguration eines PSA-Endpunkts, die Rolle des privaten DNS des VCN bei der Zuordnung von Service-FQDNs zu privaten IPs und den Zugriff auf die private Instanz über einen Jump Server durchlaufen.

PSA ist wichtig, da es Ihnen mehr Kontrolle und Flexibilität gibt, welche Services über private Endpunkte verfügbar gemacht werden. Anstatt einen breiten Zugriff zu öffnen, können Sie genau definieren, welche öffentlichen OCI-Services erreichbar sind. Dadurch wird Ihre Architektur sicherer und granularer in Bezug auf die Zugriffskontrolle.

Durch die Durchführung der Setup- und Verifizierungsschritte haben Sie erfahren, wie PSA eine einfache, aber leistungsstarke Möglichkeit bietet, die Sicherheit zu verbessern und gleichzeitig den Traffic vollständig innerhalb Ihres VCN zu halten. Mit diesen Grundlagen können Sie PSA jetzt in komplexere Szenarien integrieren.

Verwandte Links

Bestätigungen

- Autoren - Luis Catalán Hernández (Cloud Infrastructure Networking Black Belt), Cristian Sarafoleanu (Cloud Infrastructure Networking Black Belt)

Weitere Lernressourcen

Sehen Sie sich weitere Übungen zu docs.oracle.com/learn an, oder greifen Sie auf weitere kostenlose Lerninhalte im Oracle Learning YouTube-Kanal zu. Besuchen Sie außerdem education.oracle.com/learning-explorer, um ein Oracle Learning Explorer zu werden.

Die Produktdokumentation finden Sie im Oracle Help Center.

Configure Private Service Access (PSA) in Oracle Cloud Infrastructure to Securely Access Oracle Services from Your VCN

G51469-01