Deployment der Wartungsplattform in Oracle Cloud

Doch mit einer Zunahme der Abfahrten um fast 45% gegenüber dem Vorjahr steht GOL Linhas Aéreas Inteligentes (GOL) unter intensivem Druck, seine wachsende Flotte der Boeing 737s in vollem Umfang in Betrieb zu halten.

Um sicherzustellen, dass die 90 B737-800-Flugzeuge, 23 B737-700-Flugzeuge und 10 B737 MAX 8s immer zum Start bereit sind, entschied sich GOL, seine On-Premise-Wartungs-, Reparatur- und Überholungsplattform (MRO) auf Oracle Cloud Infrastructure (OCI) zu verlagern.

In der GOL Aerotech Division, die 2019 ins Leben gerufen wurde, betreibt GOL das Flaggschiff MRO vom internationalen Flughafen Tancredo Neves in Confins, Brasilien. Dort beschäftigt GOL 760 Flugzeugtechniker, die jedes Jahr mehr als 350.000 Stunden damit verbringen, Flugrahmen, Motoren, elektronische Systeme, Räder und Teile zu reparieren und zu überholen, was zu mehr als 600.000 Stunden Flugzeugverfügbarkeit und zu 98% pünktlichen Liefer- und Freisetzungsraten für schwere Wartungsdienste führt. GOL ist nicht nur für die Erbringung von Wartungsdienstleistungen für eigene Flugzeuge qualifiziert, sondern bietet auch MRO-Dienste für andere Unternehmen und Fluggesellschaften, die Boeing 737 Next Generation, 737 Classic, 737 MAX und Boeing 767 Family-Flugzeuge betreiben. GOL ist auch von nationalen und internationalen Regulierungsbehörden wie ANAC (National Agency Civil Aviation Administration, Brasilien), der FAA (Federal Aviation Administration, USA) und der EASA (European Union Aviation Safety Agency) zertifiziert.

Um die MRO-Servicevorgänge zu skalieren, hat GOL kürzlich seine MRO-Plattform von einem On-Premise-Data Center auf OCI verlagert. Nach dem Wechsel zu OCI konnte die brasilianische Fluggesellschaft Wartungsservices und Logistikverfahren schnell abschließen, qualifizierte Techniker identifizieren, Teile lokalisieren und Flugzeuge freigeben, während sie hohe Qualitätsstandards einhält und strenge Service Level Agreements (SLAs) für Leistung und Zuverlässigkeit garantiert. Zusätzlich zu Brasiliens Top-On-Time-Airline und einem branchenführenden 18-jährigen Sicherheitsrekord hat GOL Milliarden von Reais in seine MRO-Anlagen, Services und Technologie investiert, um außergewöhnliche Kundenerlebnisse in der Luft und vor Ort zu liefern.

Nach dem Verschieben der AMOS MRO-Plattform auf OCI konnte GOL:

- Reduzierung des Footprints der IT-Infrastruktur um 40%

- Kostensenkung um 60% mit weniger CPUs

- Verbessern Sie die Reaktionszeit der AMOS MRO-Anwendung um 30%

- 100% Betriebszeit ohne gemeldete Vorfälle

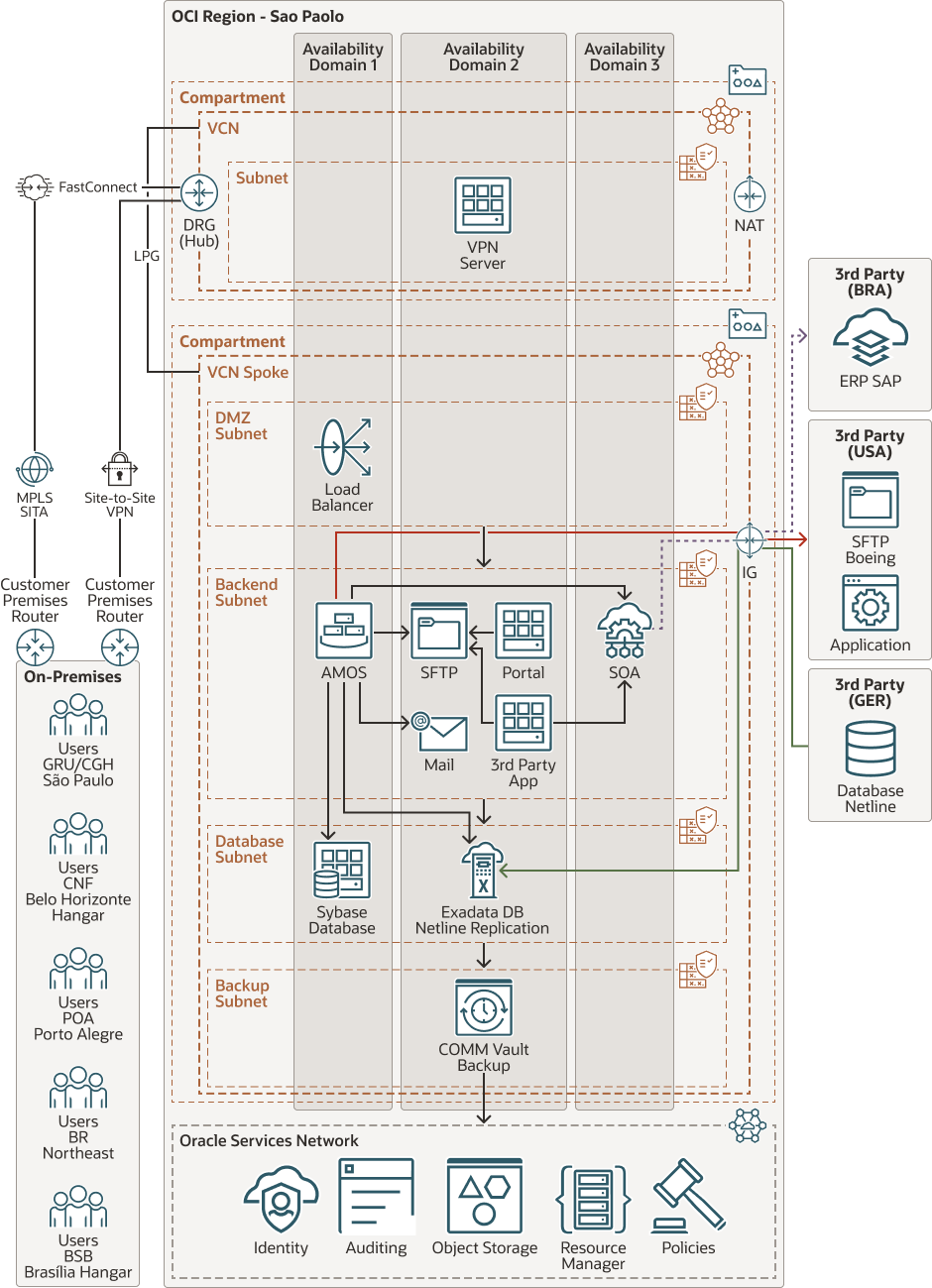

Architektur

GOL Linhas Aéreas Inteligentes (GOL) nutzte den Cloud Lift Service (CLS) von Oracle, um die AMOS-Wartungs-, -Reparatur- und -Überholungsplattform (MRO) der Swiss Aviation Software von einem On-Premise-Data-Center in die Oracle Cloud Infrastructure-(OCI-)Region in São Paulo, Brasilien, zu verlagern.

Nach der Migration von AMOS zu OCI wurden die MRO-Workloads von GOL neu installiert, um die Sicherheit zu erhöhen und ein umfassenderes Governance-Modell zu erstellen. Der Kern der AMOS MRO-Anwendung ist eine Sybase-Datenbank, die als Teil des CLS-Service zu OCI-Instanzen migriert wurde. Die AMOS MRO-Plattform verfügt über mehrere Integrationspunkte, darunter:

- Oracle Service Oriented Architecture- und SAP Enterprise Resource Planning-Instanzen

- Boeing Ausbildungs- und Zertifizierungssysteme

- Die Flugbetriebssysteme NetLine der Lufthansa, die auf eine Oracle Exadata Database Service-Instanz repliziert und in der AMOS-OCI-Umgebung gehostet werden.

Alle diese Integrationspunkte senden wichtige Daten an AMOS und stellen den GOL-Teams Echtzeitinformationen bereit, um sowohl routinemäßige als auch ungeplante Wartungsprüfungen bei Bedarf durchzuführen.

GOL hat eine Hub- und Spoke-Netzwerktopologie entwickelt. Die primäre Verbindung stellt On-Premise-Konnektivität über FastConnect und ein dynamisches Routinggateway (DRG) im Hub-VCN bereit. Eine sekundäre Verbindung verwendet einen Site-to-Site-VPN-Tunnel von On Premise zum Hub-VCN. Die Hub-VCNs sind über lokale Peering-Gateways (LPGs) verbunden. Zusätzliche VCNs sind über LPGs als Sprecher verbunden. Coreservices werden im Hub-VCN bereitgestellt, während Anwendungen wie AMOS in einem Spoke-VCN bereitgestellt werden. Das Spoke-VCN enthält Subnetze für Frontend-Anwendungen, Backend-Anwendungen, Datenbanken und Backuptraffic. Der Traffic wird über Routentabellen und Sicherheitslisten kontrolliert. Der Zugriff auf Anwendungen erfolgt über das MPLS-(Multiprotocol Label Switching-)Netzwerk, und Integrationen mit Drittanbietersystemen werden über ein Internetgateway im Spoke-VCN verbunden.

Für Backups verwendet GOL die nativen Features von OCI sowie Commvault. Darüber hinaus nutzt GOL Oracle Cloud Infrastructure Resource Manager und Terraform, um das Provisioning von Ressourcen in OCI zu automatisieren. Mit Oracle Cloud Infrastructure Resource Manager und Terraform hat GOL Infrastructure-as-Code-(IaC-)Skripte verwendet, um das Provisioning von Services und Ressourcen für die AMOS-Infrastruktur zu automatisieren. GOL kann beispielsweise die AMOS-Infrastruktur in der OCI-Region in Ashburn jetzt in weniger als einer Stunde neu erstellen. Diese Region kann auch in einem Disaster-Recovery-Szenario verwendet werden.

Das folgende Diagramm zeigt diese Referenzarchitektur.

gol-maintenance-oci-oracle.zip

Die Architektur besteht aus folgenden Komponenten:

- Mandant

Ein Mandant ist eine sichere und isolierte Partition, die Oracle in Oracle Cloud einrichtet, wenn Sie sich für Oracle Cloud Infrastructure registrieren. Sie können Ihre Ressourcen in Oracle Cloud in Ihrem Mandanten erstellen, organisieren und verwalten. Ein Mandant ist ein Synonym für eine Firma oder Organisation. In der Regel verfügt ein Unternehmen über einen einzelnen Mandanten und spiegelt seine Organisationsstruktur innerhalb dieses Mandanten wider. Ein einzelner Mandant ist in der Regel mit einem einzelnen Abonnement verknüpft, und ein einzelnes Abonnement hat in der Regel nur einen Mandanten.

- Region

Eine Oracle Cloud Infrastructure-Region ist ein lokalisierter geografischer Bereich, der ein oder mehrere Data Center enthält, die als Availability-Domains bezeichnet werden. Regionen sind unabhängig von anderen Regionen, und große Entfernungen können sie trennen (über Länder oder sogar Kontinente).

- Identity and Access Management (IAM)

Oracle Cloud Infrastructure Identity and Access Management (IAM) ist die Zugriffskontrollebene für Oracle Cloud Infrastructure (OCI) und Oracle Cloud-Anwendungen. Mit der IAM-API und der Benutzeroberfläche können Sie Identitätsdomains und die Ressourcen innerhalb der Identitätsdomain verwalten. Jede OCI IAM-Identitätsdomain stellt eine Standalone-Identity- und Zugriffsverwaltungslösung oder eine andere Benutzerpopulation dar.

- Audit

Der Oracle Cloud Infrastructure Audit-Service zeichnet automatisch Aufrufe aller unterstützten Oracle Cloud Infrastructure-Endpunkte der öffentlichen Anwendungsprogrammierungsschnittstelle (APIs) als Logereignisse auf. Derzeit unterstützen alle Services das Logging durch Oracle Cloud Infrastructure Audit.

- Policy

Eine Oracle Cloud Infrastructure Identity and Access Management-Policy gibt an, wer auf welche Ressourcen zugreifen kann und wie. Der Zugriff wird auf Gruppen- und Compartment-Ebene erteilt. Sie können also eine Policy schreiben, mit der eine Gruppe einen bestimmten Zugriffstyp innerhalb eines bestimmten Compartment oder für den Mandanten erhält.

- Compartment

Compartments sind regionsübergreifende logische Partitionen innerhalb eines Oracle Cloud Infrastructure-Mandanten. Mit Compartments können Sie Ihre Ressourcen in Oracle Cloud organisieren, den Zugriff auf die Ressourcen kontrollieren und Nutzungs-Quotas festlegen. Um den Zugriff auf die Ressourcen in einem bestimmten Compartment zu kontrollieren, definieren Sie Policys, mit denen angegeben wird, wer auf die Ressourcen zugreifen kann und welche Aktionen sie ausführen können.

- Availability-Domain

Availability-Domains sind eigenständige, unabhängige Data Center innerhalb einer Region. Die physischen Ressourcen in den einzelnen Availability-Domains sind von den Ressourcen in den anderen Availability-Domains isoliert. Dies sorgt für Fehlertoleranz. Availability-Domains haben keine gemeinsame Infrastruktur wie Stromversorgung oder Kühlung sowie das interne Availability-Domainnetzwerk. Daher ist es unwahrscheinlich, dass der Ausfall einer Availability-Domain Auswirkungen auf die anderen Availability-Domains in der Region hat.

- Faultdomain

Eine Faultdomain ist eine Gruppierung aus Hardware und Infrastruktur innerhalb einer Availability-Domain. Jede Availability-Domain umfasst drei Faultdomains mit unabhängiger Stromversorgung und Hardware. Wenn Sie Ressourcen auf mehrere Faultdomains verteilen, können Ihre Anwendungen physischen Serverausfall, Systemwartung und Stromausfälle innerhalb einer Faultdomain tolerieren.

- Virtuelles Cloud-Netzwerk (VCN) und Subnetze

Ein VCN ist ein anpassbares, Software definiertes Netzwerk, das Sie in einer Oracle Cloud Infrastructure-Region einrichten. Wie bei Data Center-Netzwerken erhalten Sie mit VCNs eine vollständige Kontrolle über Ihre Netzwerkumgebung. Ein VCN kann mehrere sich nicht überschneidende CIDR-Blöcke enthalten, die Sie nach dem Erstellen des VCN ändern können. Sie können ein VCN in Subnetze segmentieren, die sich auf eine Region oder eine Availability-Domain erstrecken. Jedes Subnetz besteht aus einem fortlaufenden Adressbereich, der sich nicht mit den anderen Subnetzen im VCN überschneidet. Sie können die Größe eines Subnetzes nach der Erstellung ändern. Ein Subnetz kann öffentlich oder privat sein.

- Sicherheitsliste

Für jedes Subnetz können Sie Sicherheitsregeln erstellen, die Quelle, Ziel und Typ des Traffics angeben, die in das Subnetz ein- und ausgehen dürfen.

- Routentabelle

Virtuelle Routentabellen enthalten Regeln, mit denen Traffic von Subnetzen zu Zielen außerhalb eines VCN weitergeleitet wird, im Allgemeinen über Gateways.

- Internetgateway

Das Internetgateway ermöglicht Traffic zwischen den öffentlichen Subnetzen in einem VCN und dem öffentlichen Internet.

- FastConnect

Mit Oracle Cloud Infrastructure FastConnect können Sie ganz einfach eine dedizierte, private Verbindung zwischen Ihrem Data Center und Oracle Cloud Infrastructure erstellen. FastConnect bietet Optionen mit höherer Bandbreite und ein zuverlässigeres Netzwerk als bei internetbasierten Verbindungen.

- Dynamisches Routinggateway (DRG)

Das DRG ist ein virtueller Router, der einen Pfad für privaten Netzwerktraffic zwischen VCNs in derselben Region zwischen einem VCN und einem Netzwerk außerhalb der Region bereitstellt, wie einem VCN in einer anderen Oracle Cloud Infrastructure-Region, einem On-Premise-Netzwerk oder einem Netzwerk in einem anderen Cloud-Provider.

- Lokales Peering-Gateway (LPG)

Mit einem LPG können Sie eine Peering-Beziehung zwischen einem VCN und einem anderen VCN in derselben Region herstellen. Peering bedeutet, dass die VCNs über private IP-Adressen kommunizieren, ohne dass der Traffic über das Internet oder das On-Premise-Netzwerk geleitet wird.

- Network Address Translation-(NAT-)Gateway

Ein NAT-Gateway ermöglicht, dass private Ressourcen in einem VCN auf Hosts im Internet zugreifen, ohne dass diese Ressourcen für eingehende Internetverbindungen freigegeben werden.

- Load Balancer

Der Oracle Cloud Infrastructure Load Balancing-Service ermöglicht automatisierte Trafficverteilung von einem einzigen Endpunkt auf mehrere Server im Backend.

- Objektspeicher

Mit Object Storage erhalten Sie schnellen Zugriff auf große Mengen an strukturierten und unstrukturierten Daten eines beliebigen Inhaltstyps, darunter Datenbankbackups, Analysedaten und umfangreiche Inhalte, wie Bilder und Videos. Sie können Daten sicher und geschützt speichern und dann direkt aus dem Internet oder aus der Cloud-Plattform abrufen. Sie können den Speicher nahtlos skalieren, ohne dass die Performance oder Servicezuverlässigkeit beeinträchtigt wird. Verwenden Sie Standardspeicher für "Hotspeicher", auf den Sie brauchen, um schnell, sofort und häufig zuzugreifen. Verwenden Sie Archivspeicher für "Cold Storage", den Sie über lange Zeiträume beibehalten möchten und auf den Sie nur selten zugreifen.

- Compute

Mit dem Oracle Cloud Infrastructure Compute-Service können Sie Compute-Hosts in der Cloud bereitstellen und verwalten. Sie können Compute-Instanzen mit Ausprägungen starten, die Ihren Ressourcenanforderungen für CPU, Arbeitsspeicher, Netzwerkbandbreite und Speicher entsprechen. Nach dem Erstellen einer Compute-Instanz können Sie sicher auf die Instanz zugreifen, sie neu starten, Volumes zuordnen bzw. die Zuordnung aufheben und die Instanz beenden, wenn Sie sie nicht mehr benötigen.

- Exadata-DB-System

Mit Oracle Exadata Database Service können Sie die Vorteile von Exadata in der Cloud nutzen. Sie können flexible X8M-Systeme bereitstellen, mit denen Sie Datenbank-Compute-Server und Speicherserver je nach Bedarf zu Ihrem System hinzufügen können. X8M-Systeme bieten RoCE-(RDMA über Converged Ethernet-)Networking für Module mit hoher Bandbreite und geringer Latenz, Persistent Memory-(PMEM-)Module und intelligente Exadata-Software. Sie können X8M-Systeme mit einer Ausprägung bereitstellen, die einem X8-System mit Quarter Rack entspricht, und dann Datenbank- und Speicherserver nach dem Provisioning jederzeit hinzufügen.

Vorgestellt in "Entwickelt und bereitgestellt"

Möchten Sie zeigen, was Sie auf Oracle Cloud Infrastructure erstellt haben? Teilen Sie Ihre Erfahrungen, Best Practices und Referenzarchitekturen bitte mit unserer globalen Community von Cloud-Architekten? Anleitung für den Einstieg.

- Vorlage herunterladen (PPTX)

Veranschaulichen Sie Ihre eigene Referenzarchitektur, indem Sie die Symbole per Drag-and-Drop in das Beispiel-Drahtmodell ziehen.

- Architektur-Tutorial ansehen

Schritt-für-Schritt-Anweisungen zum Erstellen einer Referenzarchitektur erhalten.

- Übermitteln Sie Ihr Diagramm

Senden Sie uns eine E-Mail mit Ihrem Diagramm. Unsere Cloud-Architekten prüfen Ihr Diagramm und wenden sich an Sie, um Ihre Architektur zu besprechen.