Internetvertriebsportal mit einer Oracle Cloud Infrastructure-Landing Zone bereitstellen

Um Behörden auf Bundes-, Landes- und lokaler Ebene bei der Konfiguration und Sicherung ihrer Workloads in der Cloud zu unterstützen, hat Mythics eine sichere Landing Zone auf Oracle Cloud Infrastructure (OCI) bereitgestellt, die den CIS-Benchmarks (Center for Internet Security) entspricht.

Mit der OCI-Landing-Zone kann Mythics jede Umgebung innerhalb weniger Stunden nach der Erstellung der Instanz schnell anpassen, konfigurieren und sichern.

In seinem eigenen OCI-Mandanten stellte Mythics ein Internetvertriebsportal bereit, das seine Marketing-, Vertriebs-, Vertrags-, Rechts-, Buchhaltungs- und Betriebsgruppen unterstützt. Mit APEX-Formularen und -Assistenten und einem Data Warehouse, das in Oracle NetSuite integriert ist, kann Mythics jetzt interne Genehmigungen von jeder dieser Abteilungen verfolgen und weiterleiten und jeden Monat Hunderttausende von Verkaufstransaktionen und E-Mail-Workflow-Genehmigungstransaktionen generieren.

Durch die Bereitstellung seines Internet-Verkaufsportals über die OCI Landing Zone hat Mythics folgende Vorteile:

- Erhöhte Performance und Verfügbarkeit: Mythics ist jetzt in der Lage, Transaktionen mit mehreren Compute-Cores schnell zu verarbeiten und auch High Availability mit Load Balancern aufrechtzuerhalten. Mythics nutzt seine Disaster Recovery-Funktionen und kann bei Bedarf auch bei saisonalen Ausbrüchen, wie einem Monats-, Quartals- oder Jahresabschluss, schnell ein- oder ausgehen.

- Automatisierte komplexe Sicherheitskonfigurationen: Mythics kann seine Umgebung innerhalb weniger Stunden nach der Erstellung der Instanz schnell anpassen, konfigurieren und sichern.

- Erstellte anpassbare Sicherheitsstatus: Mythics kann die OCI-Landing-Zone-Vorlagen auch wiederverwenden und ändern und auf jede öffentliche oder kommerzielle Kundenumgebung anwenden, in der jede Art von Workload auf OCI ausgeführt wird.

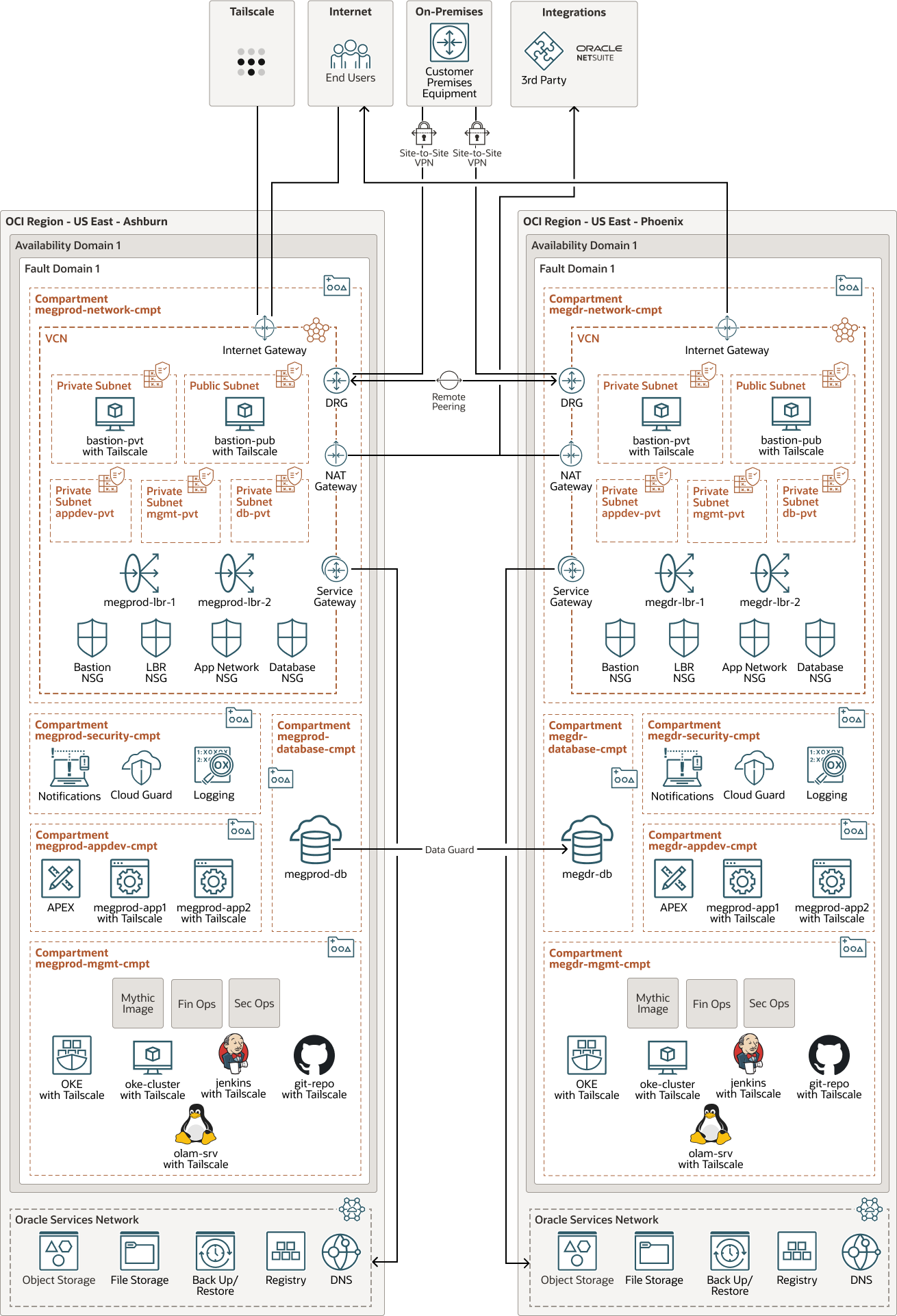

Architektur

Mythics hat eine Oracle Cloud Infrastructure-(OCI-)Landing Zone bereitgestellt, um die Umgebung für sein Internetvertriebsportal zu sichern.

Mit der OCI-Landing-Zone-Vorlage hat Mythics automatisch ein virtuelles Cloud-Netzwerk (VCN) sowie mehrere Subnetze und Compartments erstellt. Die Subnetze wurden mit Netzwerkisolation und -segmentierung, Sicherheitslisten, Routentabellen und Netzwerksicherheitsgruppen (NSGs) erstellt:

- appdev-pvt: Ein privates Subnetz für Anwendungsressourcen

- Management-pvt: Ein privates Subnetz für Verwaltungsressourcen

- db-pvt: Ein privates Subnetz für Datenbankressourcen

- bastion-pvt: Ein privates Subnetz für Bastionhostzugriff

- bastion-pub: Ein öffentliches Subnetz für Bastionhostzugriff

Mythics verwendete Compartments, um den Zugriff auf Ressourcen zu gruppieren und zu kontrollieren. Mythics implementierte ein Zugriffsmodell mit geringsten Berechtigungen, indem Gruppen und Policys erstellt und dann die entsprechenden Berechtigungen zugewiesen wurden, um zu kontrollieren, wer auf die Ressourcen zugreifen kann. Die Landing Zone erstellt standardmäßig fünf Compartments:

- megprod-network-cmpt: Ein Compartment für Netzwerkressourcen

- megprod-security-cmpt: Ein Compartment für Sicherheitsressourcen, einschließlich Benachrichtigungen, Cloud Guard und Logs

- megprod-appdev-cmpt: Ein Compartment für APEX und Anwendungsserver

- megprod-database-cmpt: Ein Compartment für Datenbankserver

- megprod-mgmt-cmpt: Ein Compartment für Managementressourcen

Mythics nutzte auch die OCI-Landing Zone, um automatisch Sicherheitstools wie Oracle Cloud Guard für die Verwaltung der Sicherheitslage, OCI-Logging zur Konsolidierung von Logs und OCI-Benachrichtigungen bereitzustellen. Mythen dann Schichten in ihren Komponenten, die umfassen:

- APEX für die Low-Code-Anwendungsentwicklung von Formularen, Assistenten und Workflows

- Zwei VM-Instanzen für Anwendungsprozesse, Load Balancing für High Availability

- Oracle Database Cloud Service wird auf virtuellen Maschinen und einem Data Warehouse ausgeführt, in dem mehr als 200.000 aktuelle und historische Verkaufstransaktionen gespeichert werden

- Ein OCI Kubernetes Engine-(OKE-)Cluster zur Automatisierung der Ressourcenverwaltung

- In ihrem OKE-Cluster enthaltene Tools wie Jenkins, Git-Repository und Oracle Linux Automation Manager (OLAM), um Softwareentwicklung, Tests, Deployment und Management zu automatisieren

- Bastionhosts, die Zugriff von einem privaten Subnetz über das On-Premise-Netzwerk und von einem öffentlichen Subnetz ermöglichen, auf das über das Internet zugegriffen werden kann

Benutzer greifen über ein Internetgateway auf das Internet-Verkaufsportal zu. Mythics-Entwickler und -Administratoren verwalten die Umgebung von einem On-Premises-Standort aus, indem sie Tailscale für zusätzliche Sicherheit verwenden. Das On-Premise-Netzwerk ist über VPN-IPSec-Tunnel mit dem On-Premise-Equipment (CPE) des Kunden verbunden, das mit dynamischen Routinggateways (DRG) verbunden ist. Vom Internet aus greifen Mythics-Entwickler mit Tailscale auf die Umgebung zu, einem VPN-Dienst, der Geräte und Anwendungen sicherstellt, auf die überall zugegriffen werden kann. Neben der Verwendung von Gruppen, Richtlinien und Netzwerkregeln ermöglicht Tailscale Mythics die Kontrolle des Edge-Netzwerkzugriffs und damit die Feinabstimmung der genauen Zugriffsebene, die sie gewähren. Beispiel: Mythics-Entwickler können auf das OKE-Cluster und die OKE-Anwendung zugreifen, während Administratoren nur auf die Anwendungsserverinstanzen zugreifen können. Dadurch wird eine zusätzliche Sicherheitsschicht im Zero-Trust-Zugriffsnetzwerk erstellt.

NAT-Gateways werden für Integrationen mit Oracle NetSuite verwendet. Oracle NetSuite CRM/ERP wird alle 15 Minuten aktualisiert und täglich von einer Reihe von APEX-Dashboards und Ad-hoc-Berichten abgebaut. REST-APIs werden als Automatisierungspunkte verwendet, und übertragen Sie Änderungen aus der Datenbank an NetSuite. Zusätzliche Integrationspunkte ermöglichen es Mythics, die Anwendung als Lizenzorchestrator zu verwenden, um große Verträge über einen unbegrenzten Lizenzvertrag (ULA) zu verwalten.

Bei einem Disaster Recovery wird die Anwendung in einer Aktiv-Passiv-Konfiguration bereitgestellt. US East Region-Ashburn ist die primäre Region und US West Region-Phoenix ist der Disaster Recovery (DR) Standort. Die beiden Regionen sind über Remote-Peering zwischen den beiden DRGs verbunden. Die Load Balancer leiten Benutzer an die DR-Site um, falls in Ashburn ein Fehler auftritt. Die Datenbank wird mit Oracle Data Guard von Ashburn nach Phoenix repliziert. Dateispeicherservices und Objektspeicher werden von Ashburn nach Phoenix repliziert. OCI-native Backup-Services werden zum Sichern der Infrastruktur verwendet.

- Nutzung von mehr Platform-as-a-Service-(PaaS-)Optionen

- Migration der Datenbank von Oracle Database Cloud Service, die auf virtuellen Maschinen ausgeführt wird, zu Oracle Autonomous Database, um die Mythics-Teams von Datenbankbetrieb und -wartung zu entlasten

Das folgende Diagramm veranschaulicht die Netzwerk- und Disaster Recovery-Architektur:

mythics-oci-architecture-oracle.zip

Die Architektur umfasst die folgenden Komponenten:

- Tenancy

Ein Mandant ist eine sichere und isolierte Partition, die Oracle in Oracle Cloud einrichtet, wenn Sie sich für Oracle Cloud Infrastructure registrieren. Sie können Ihre Ressourcen in Oracle Cloud in Ihrem Mandanten erstellen, organisieren und verwalten. Ein Mandant ist ein Synonym für ein Unternehmen oder eine Organisation. In der Regel verfügt ein Unternehmen über einen einzigen Mandanten und spiegelt seine Organisationsstruktur innerhalb dieses Mandanten wider. Ein einzelner Mandant ist in der Regel mit einem einzelnen Abonnement verknüpft, und ein einzelnes Abonnement hat in der Regel nur einen Mandanten.

- Region

Eine Oracle Cloud Infrastructure-Region ist ein lokalisierter geografischer Bereich, der mindestens ein Data Center enthält, das als Availability-Domain bezeichnet wird. Regionen sind unabhängig von anderen Regionen, und große Entfernungen können sie trennen (über Länder oder sogar Kontinente).

- Compartment

Compartments sind regionsübergreifende logische Partitionen innerhalb eines Oracle Cloud Infrastructure-Mandanten. Mit Compartments können Sie Nutzungs-Quotas für Ihre Oracle Cloud-Ressourcen organisieren, den Zugriff kontrollieren und festlegen. In einem bestimmten Compartment definieren Sie Policys, die den Zugriff kontrollieren und Berechtigungen für Ressourcen festlegen.

- Availability-Domain

Availability-Domains sind eigenständige, unabhängige Data Center innerhalb einer Region. Die physischen Ressourcen in jeder Availability-Domain sind von den Ressourcen in den anderen Availability-Domains isoliert, was eine Fehlertoleranz sicherstellt. Availability-Domains haben keine gemeinsame Infrastruktur wie Stromversorgung oder Kühlung oder das interne Availability-Domainnetzwerk. Daher sollte ein Fehler in einer Availability-Domain sich nicht auf die anderen Availability-Domains in der Region auswirken.

- Faultdomain

Eine Faultdomain ist eine Gruppierung aus Hardware und Infrastruktur innerhalb einer Availability-Domain. Jede Availability-Domain umfasst drei Faultdomains mit unabhängiger Stromversorgung und Hardware. Wenn Sie Ressourcen auf mehrere Faultdomains verteilen, können Ihre Anwendungen physische Serverausfälle, Systemwartungen und Stromausfälle innerhalb einer Faultdomain tolerieren.

- Virtuelles Cloud-Netzwerk (VCN) und Subnetze

Ein VCN ist ein anpassbares, softwaredefiniertes Netzwerk, das Sie in einer Oracle Cloud Infrastructure-Region einrichten können. Wie herkömmliche Data Center-Netzwerke erhalten Sie mit VCNs die Kontrolle über Ihre Netzwerkumgebung. Ein VCN kann mehrere sich nicht überschneidende CIDR-Blöcke aufweisen, die Sie nach dem Erstellen des VCN ändern können. Sie können ein VCN in Subnetze segmentieren, die sich auf eine Region oder eine Availability-Domain beschränken. Jedes Subnetz besteht aus einem Bereich zusammenhängender Adressen, die sich nicht mit anderen Subnetzen im VCN überschneiden. Sie können die Größe eines Subnetzes nach der Erstellung ändern. Ein Subnetz kann öffentlich oder privat sein.

- Routentabelle

Virtuelle Routentabellen enthalten Regeln zum Weiterleiten von Traffic von Subnetzen an Ziele außerhalb eines VCN, in der Regel über Gateways.

- Sicherheitsliste

Für jedes Subnetz können Sie Sicherheitsregeln erstellen, die Quelle, Ziel und Typ des Traffics angeben, der im Subnetz und aus dem Subnetz zugelassen werden muss.

- Site-to-Site-VPN

Site-to-Site VPN bietet IPSec-VPN-Konnektivität zwischen Ihrem On-Premise-Netzwerk und VCNs in Oracle Cloud Infrastructure. Die IPSec-Protokollsuite verschlüsselt den IP-Traffic, bevor die Pakete von der Quelle zum Ziel übertragen werden, und entschlüsselt den Traffic beim Empfang.

- Internetgateway

Das Internetgateway ermöglicht Traffic zwischen den öffentlichen Subnetzen in einem VCN und dem öffentlichen Internet.

- Dynamisches Routinggateway (DRG)

Das DRG ist ein virtueller Router, der einen Pfad für privaten Netzwerktraffic zwischen VCNs in derselben Region zwischen einem VCN und einem Netzwerk außerhalb der Region bereitstellt, z.B. ein VCN in einer anderen Oracle Cloud Infrastructure-Region, ein On-Premise-Netzwerk oder ein Netzwerk in einem anderen Cloud-Provider.

- Network Address Translation-(NAT-)Gateway

Ein NAT-Gateway ermöglicht privaten Ressourcen in einem VCN den Zugriff auf Hosts im Internet, ohne dass diese Ressourcen für eingehende Internetverbindungen freigegeben werden.

- Servicegateway

Das Servicegateway bietet Zugriff von einem VCN auf andere Services, wie Oracle Cloud Infrastructure Object Storage. Der Traffic vom VCN zum Oracle-Service wird über die Oracle-Netzwerkstruktur geleitet und durchläuft nicht das Internet.

- Remote-Peering

Mit Remote-Peering können die Ressourcen der VCNs über private IP-Adressen kommunizieren, ohne den Traffic über das Internet oder über Ihr On-Premise-Netzwerk zu leiten. Durch Remote-Peering sind kein Internetgateway und keine öffentlichen IP-Adressen für die Instanzen erforderlich, die mit einem anderen VCN in einer anderen Region kommunizieren müssen.

- Load Balancer

Der Oracle Cloud Infrastructure Load Balancing-Service ermöglicht automatisierte Trafficverteilung von einem einzelnen Einstiegspunkt auf mehrere Server im Backend.

- Oracle Base Database Service

Oracle Base Database Service ist ein Oracle Cloud Infrastructure-(OCI-)Datenbankservice, mit dem Sie Oracle-Datenbanken mit vollem Funktionsumfang auf virtuellen Maschinen erstellen, skalieren und verwalten können. Oracle Base Database Service verwendet OCI Block Volumes-Speicher anstelle von lokalem Speicher und kann Oracle Real Application Clusters (Oracle RAC) ausführen, um die Verfügbarkeit zu verbessern.

- Data Guard

Oracle Data Guard und Oracle Active Data Guard stellen ein umfassendes Set von Services bereit, mit denen Sie eine oder mehrere Standbydatenbanken erstellen, verwalten, verwalten und überwachen und Oracle-Produktionsdatenbanken unterbrechungsfrei verfügbar bleiben können. Oracle Data Guard verwaltet diese Standbydatenbanken mit In-Memory-Replikation als Kopien der Produktionsdatenbank. Wenn die Produktionsdatenbank aufgrund eines geplanten oder ungeplanten Ausfalls nicht verfügbar ist, kann Oracle Data Guard jede Standbydatenbank in die Produktionsrolle umschalten, wodurch die Ausfallzeit im Zusammenhang mit dem Ausfall minimiert wird. Oracle Active Data Guard bietet die zusätzliche Möglichkeit, Workloads, die hauptsächlich gelesen werden, in Standbydatenbanken auszulagern, und bietet außerdem erweiterte Datenschutzfunktionen.

- Cloud Guard

Mit Oracle Cloud Guard können Sie die Sicherheit Ihrer Ressourcen in Oracle Cloud Infrastructure überwachen und verwalten. Cloud Guard verwendet Detektorrezepte, die Sie definieren können, um Ihre Ressourcen auf Sicherheitsschwächen zu untersuchen und Operatoren und Benutzer auf bestimmte riskante Aktivitäten zu überwachen. Wenn eine falsche Konfiguration oder unsichere Aktivität erkannt wird, empfiehlt Cloud Guard Korrekturmaßnahmen und unterstützt Sie bei der Ausführung dieser Aktionen basierend auf den Responder-Rezepten, die Sie definieren können.

- APEX-Service

Oracle APEX ist eine Low-Code-Entwicklungsplattform, mit der Sie skalierbare, funktionsreiche, sichere Unternehmens-Apps entwickeln und überall dort bereitstellen können, wo Oracle Database installiert ist. Sie müssen kein Experte für eine Vielzahl von Technologien sein, um anspruchsvolle Lösungen bereitzustellen. Oracle APEX umfasst integrierte Features, wie Benutzeroberflächen-Themes, Navigationskontrollen, Formularbearbeitung und flexible Berichte, die den Anwendungsentwicklungsprozess beschleunigen.

- Notifications

Der Oracle Cloud Infrastructure Notifications-Service überträgt Nachrichten über ein Veröffentlichungs-Abonnementmuster an verteilte Komponenten. So erhalten Sie sichere, äußerst zuverlässige und dauerhafte Nachrichten mit geringer Latenz für Anwendungen, die auf Oracle Cloud Infrastructure gehostet werden.

- LoggingLogging ist ein hoch skalierbarer und vollständig verwalteter Service, der Zugriff auf die folgenden Logtypen von Ihren Ressourcen in der Cloud ermöglicht:

- Auditlogs: Logs zu Ereignissen, die vom Audit-Service ausgegeben werden.

- Servicelogs:: Logs, die von einzelnen Services wie API Gateway, Events, Functions, Load Balancing, Object Storage und VCN-Flowlogs ausgegeben werden.

- Benutzerdefinierte Logs: Logs, die Diagnoseinformationen von benutzerdefinierten Anwendungen, andere Cloud-Provider oder eine On-Premise-Umgebung enthalten.

- Kubernetes Engine

Oracle Cloud Infrastructure Kubernetes Engine (OCI Kubernetes Engine oder OKE) ist ein vollständig verwalteter, skalierbarer und hoch verfügbarer Service, mit dem Sie Ihre Containeranwendungen in der Cloud bereitstellen können. Sie geben die Compute-Ressourcen an, die Ihre Anwendungen benötigen, und Kubernetes Engine stellt sie in Oracle Cloud Infrastructure in einem vorhandenen Mandanten bereit. OKE automatisiert mit Kubernetes das Deployment, die Skalierung und die Verwaltung containerisierter Anwendungen über Cluster von Hosts hinweg.

- Objektspeicher

Mit Oracle Cloud Infrastructure Object Storage können Sie schnell auf große Mengen an strukturierten und unstrukturierten Daten eines beliebigen Inhaltstyps zugreifen, darunter Datenbankbackups, Analysedaten und umfangreiche Inhalte, wie Bilder und Videos. Sie können Daten sicher und geschützt speichern und dann direkt aus dem Internet oder aus der Cloud-Plattform abrufen. Sie können den Speicher skalieren, ohne dass die Performance oder Servicezuverlässigkeit beeinträchtigt wird. Verwenden Sie Standardspeicher für "guten" Speicher, auf den Sie schnell, sofort und häufig zugreifen müssen. Verwenden Sie Archivspeicher für "Cold Storage", den Sie über lange Zeiträume beibehalten und auf den Sie nur selten zugreifen.

- Dateispeicher

Der Oracle Cloud Infrastructure File Storage Service stellt ein dauerhaftes, skalierbares, sicheres Netzwerkdateisystem der Unternehmensklasse bereit. Sie können über jede Bare-Metal-, VM- oder Containerinstanz in einem VCN eine Verbindung mit einem File Storage Service-Dateisystem herstellen. Sie können auch außerhalb des VCN mit Oracle Cloud Infrastructure FastConnect und IPSec-VPN auf ein Dateisystem zugreifen.

- DNS

Der Oracle Cloud Infrastructure Domain Name System-(DNS-)Service ist ein hoch skalierbares, globales Anycast-Domain-Namen-System-(DNS-)Netzwerk, das verbesserte DNS-Performance, Resilienz und Skalierbarkeit bietet, sodass Endbenutzer schnell und von überall aus eine Verbindung zu Internetanwendungen herstellen können.

- Registrierung

Oracle Cloud Infrastructure Registry ist eine von Oracle verwaltete Registry, mit der Sie Ihren Workflow von der Entwicklung bis zur Produktion vereinfachen können. Die Registry erleichtert Ihnen das Speichern, Freigeben und Verwalten von Entwicklungsartefakten wie Docker-Images. Die hochverfügbare und skalierbare Architektur von Oracle Cloud Infrastructure stellt sicher, dass Sie Ihre Anwendungen zuverlässig bereitstellen und verwalten können.

Mehr erfahren

Erfahren Sie mehr über die Features dieser Architektur und die zugehörigen Architekturen.

Sehen Sie sich die folgenden Blogposts zur Oracle Cloud Infrastructure-Landing Zone an: