Informationen zur Sicherheit in Oracle Cloud Infrastructure

Ihre Anwendungen benötigen zuverlässige, leistungsstarke und kosteneffektive Cloud-Lösungen, die all Ihren Sicherheits-, Datenschutz- und Complianceanforderungen entsprechen. Oracle Cloud basiert auf einer Grundlage von aktuellen Sicherheitstechnologien und -prozessen, mit denen Sie vollständige Kontrollen mit nicht abgeglichener Sicherheit ausführen können.

Verwenden Sie dieses Dokument, um mehr über die Sicherheitsdesigngrundlagen von Oracle Cloud Infrastructure zu erfahren und das gemeinsam verwendete Sicherheitsmodell zu verstehen. Prüfen Sie die breite Palette an Sicherheitskontrollen, mit denen Sie die sicherste Cloud-Topologie für geschäftskritische Unternehmensanwendungen und moderne cloud-native Workloads erstellen können.

Die in diesem Dokument enthaltenen Checklisten richten sich an die Best Practices zur Sicherheit und Compliance, wie in Best Practices Framework für Oracle Cloud Infrastructure beschrieben.

Sicherheits-Pillars

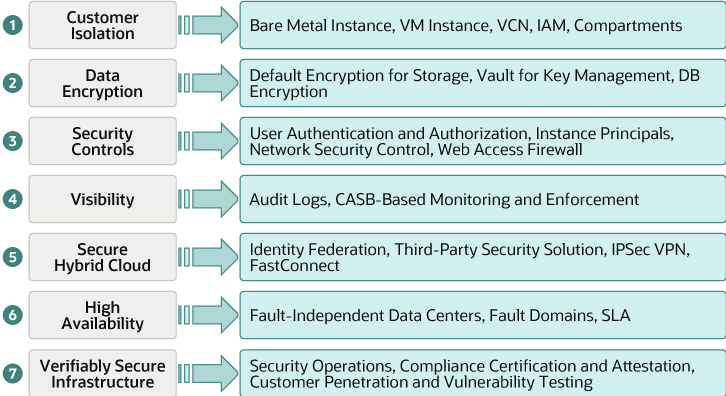

Die Sicherheit in Oracle Cloud Infrastructure basiert auf sieben Core-Pillars. Jeder Pillar umfasst mehrere Lösungen zur Maximierung der Sicherheit und Compliance der Plattform.

- Kundenisolierung: Isolieren Sie Ihre Anwendung, Daten und Ressourcen in der Cloud von anderen Mandanten und Oracle.

- Datenverschlüsselung: Schützen Sie Ihre Daten mithilfe von Sicherheitskontrollen, und erfüllen Sie Ihre Sicherheits- und Complianceanforderungen.

- Sicherheitskontrollen: Reduzieren Sie die Risiken im Zusammenhang mit böswilligen und versehentlichen Benutzeraktionen, indem Sie den Zugriff auf Ihre Services verwalten und betriebliche Zuständigkeiten trennen.

- Sichtbarkeit: Reduzieren Sie Sicherheits- und Betriebsrisiken, indem Sie Aktionen für Ihre Ressourcen mittels umfassender Logs und Lösungen zur Sicherheitsüberwachung prüfen und überwachen.

- Secure hybrid Cloud: Verwenden Sie Ihre vorhandenen Sicherheitsassets, wie Benutzeraccounts, Policys und Sicherheitslösungen von Drittanbietern, wenn Sie auf Cloud-Ressourcen zugreifen und Daten und Anwendungsassets sichern.

- Hohe Verfügbarkeit: Sorgen Sie für konsistente Betriebszeit für Ihre Workloads, indem Sie fehlertolerante Data Center nutzen, die gegen Netzwerkangriffe resilienten sind.

- Sichere Infrastruktur: Führen Sie geschäftskritische Workloads in einer verifizierenden sicheren Infrastruktur aus, die strenge Prozesse und Sicherheitskontrollen in allen Entwicklungs- und Betriebsphasen implementiert.

Oracle Cloud Infrastructure-Services sind mit verschiedenen Standards und Anforderungen konform, einschließlich FedRAMP, FIPS 140-2, GDPR, HIPAA, PCI DSS und SOC 1/2/3. Eine vollständige Liste der Compliancezertifizierungen und Bestätigungen finden Sie in Oracle Cloud Compliance.

In der folgenden Abbildung werden die wichtigsten Oracle Cloud Infrastructure-Services und -Features dargestellt, aus denen die sieben Basissicherheitssäulen bestehen:

Entwurfsgrundsätze

Wenden Sie die folgenden Designgrundlagen an, um Ihre Anwendungen sicher in Oracle Cloud Infrastructure bereitzustellen, zu bearbeiten und zu verwenden:

- Machen Sie sich mit den Sicherheits-Services und Features von Oracle Cloud Infrastructure vertraut und implementieren. Siehe Sicherheitsservices und -funktionen.

- Machen Sie sich mit dem Zuständigkeitsmodell für gemeinsame Sicherheit vertraut. Siehe nächster Abschnitt.

- Implementieren Sie die Grundsätze mit den geringsten Berechtigungen und Trennungen von Aufgaben.

Beschränken Sie die Berechtigungen so viel wie möglich. Benutzern sollte nur der Zugriff erteilt werden, der für die Ausführung ihrer Aufgaben von wesentlicher Bedeutung ist. Überprüfen Sie die Benutzerberechtigungen regelmäßig, um deren Relevanz in den aktuellen Arbeitsanforderungen zu bestimmen.

- Implementieren Sie mehrschichtige Sicherheitsverfahren.

- Schützen Sie Daten im Ruhezustand und im Unterwegsbestand.

- Überwachen und antworten Sie auf Sicherheitsereignisse.

Überwachen der Systemaktivität. Legen Sie fest, wer auf welche Systemkomponenten zugreifen und wie oft und diese Komponenten überwachen soll.

- Achten Sie auf Sicherheits-Alerts, Patches und Softwareupdates, bis Sie immer auf dem neuesten Stand sind.

Oracle gibt regelmäßig sicherheitsbezogene Patchupdates und Sicherheits-Alerts aus. Installieren Sie alle Sicherheitspatches so bald wie möglich. Siehe Critical Patch Updates, Security Alerts and Bulletins.

- Implementieren Sie sicherheitsbezogene Best Practices. Siehe Sicherheits-Best Practices.

Gemeinsam verwendetes Sicherheitsmodell

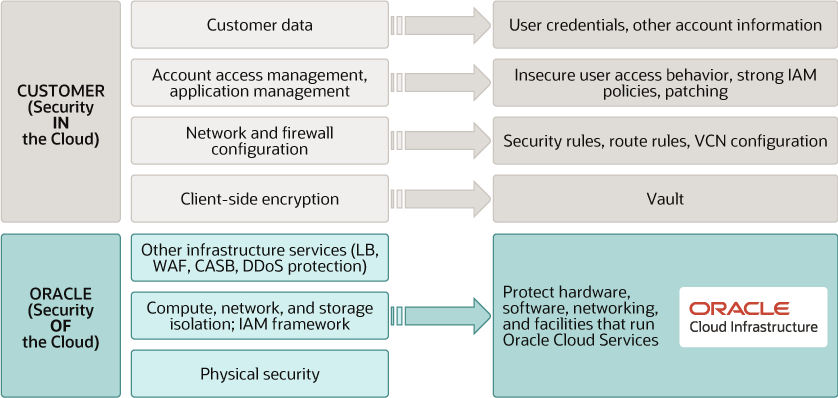

Oracle nutzt branchenführende, unternehmensgerechte Sicherheitstechnologie und operationale Prozesse, um die Cloud-Services zu sichern. Um Ihre Workloads sicher in Oracle Cloud bereitstellen und bearbeiten zu können, müssen Sie sich mit Ihren Sicherheits- und Compliancezuständigkeiten vertraut machen.

Oracle stellt Sicherheit von Cloud-Infrastruktur und -Vorgängen sicher, wie etwa Cloud Operator Access Controls und Infrastruktursicherheits-Patching. Sie sind für die sichere Konfiguration Ihrer Cloud-Ressourcen verantwortlich. In der folgenden Grafik wird das Modell für die Zuständigkeit für gemeinsame Sicherheit dargestellt:

Oracle übernimmt ausschließlich alle Aspekte der physischen Sicherheit der Availability-Domains und Faultdomains in jeder Region. Oracle und Sie sind für die Infrastruktursicherheit von Hardware, Software und den zugehörigen logischen Konfigurationen und Kontrollen verantwortlich.

- Die Plattform, die Sie auf Oracle Cloud erstellen.

- Die von Ihnen bereitgestellten Anwendungen.

- Die Daten, die Sie speichern und verwenden.

- Die allgemeine Governance, das Risiko und die Sicherheit Ihrer Workloads.

- Identity and Access Management (IAM)

Schützen Sie Ihre Cloudzugriffszugangsdaten, und richten Sie einzelne Benutzeraccounts ein. Verwalten und prüfen Sie die Zugriffsberechtigungen für Ihre eigenen Mitarbeiteraccounts und für alle Aktivitäten in Ihrem Mandanten.

Oracle stellt die erforderlichen IAM-Services bereit, wie Identity Management, Authentifizierung, Autorisierung und Auditing.

- Workload-Sicherheit

Oracle stellt sichere Bilder bereit, die geschützt sind und die neuesten Patches enthalten. Mit Oracle können Sie auf einfache Weise dieselben Sicherheitslösungen von Drittanbietern verwenden.

Nachdem Sie Compute-Instanzen durch Provisioning bereitgestellt haben, schützen und sichern Sie die Betriebssystem- und Anwendungsschichten vor Angriffen und Beschädigungen. Dies umfasst das Patching der Anwendungen und Betriebssysteme, wobei sichergestellt wird, dass die Betriebssystemkonfiguration sicher ist und die Anwendungen vor Malware und Netzwerkangriffen geschützt werden. Verwenden Sie den BS-Verwaltungsdienst, um Updates und Patches für die Betriebssystemumgebung der Compute-Instanzen zu verwalten. Siehe BS-Management.

- Datenklassifizierung und Compliance

Klassifizieren und beschriften Sie Daten entsprechend, um Ihre Sicherheits- und Complianceanforderungen zu erfüllen. Auditieren und überwachen Sie Ihre Deployments, um sicherzustellen, dass sie Ihren einhaltung haltung von Daten entsprechen.

- Hostinfrastruktursicherheit

Konfigurieren und verwalten Sie Ihre Compute-Ressourcen (virtuelle Maschinen, Bare-Metal-Instanzen und Container), Speicherressourcen (Objektspeicher, lokaler Speicher und Block-Volumes) und Datenbankservices sicher.

Oracle verwendet die Verantwortung, um sicherzustellen, dass die Services optimal und gesichert konfiguriert sind. Diese Zuständigkeit umfasst die Sicherheit des Hypervisors. Er erweitert die Konfiguration der Berechtigungen und Netzwerkzugriffskontrollen, die erforderlich sind, damit Hosts ordnungsgemäß kommunizieren und Speichergeräte sicher angeschlossen und gemountet werden können.

- Netzwerksicherheit

Konfigurieren Sie Netzwerkelemente, wie virtuelles Netzwerk, Load Balancing, DNS und Gateways, sicher.

Oracle stellt die Sicherheit der Netzwerkinfrastruktur sicher.

- Client- und Endpunktschutz

Ihre Benutzer können verschiedene Hardware- und Softwaresysteme, wie Mobilgeräte und Browser, für den Zugriff auf Ihre Cloud-Ressourcen verwenden. Stellen Sie sicher, dass die Sicherheit aller Clients und Endpunkte, die Sie auf Oracle Cloud Infrastructure-Services zugreifen können.

- Physische Sicherheit

Oracle schützt die globale physische Infrastruktur (Hardware, Software, Networking und Funktionen), die zur Ausführung der Oracle Cloud Infrastructure-Services verwendet werden.