Sichere Compartment-Struktur für Beobachtbarkeit und Management in Oracle Cloud entwerfen

Beobachtbarkeits- und Management-Services sind das Rückgrat von Cloud-Infrastrukturlösungen, die kritische Monitoring- und Beobachtbarkeitsdaten zu Systemverfügbarkeit, -performance und -sicherheit bereitstellen.

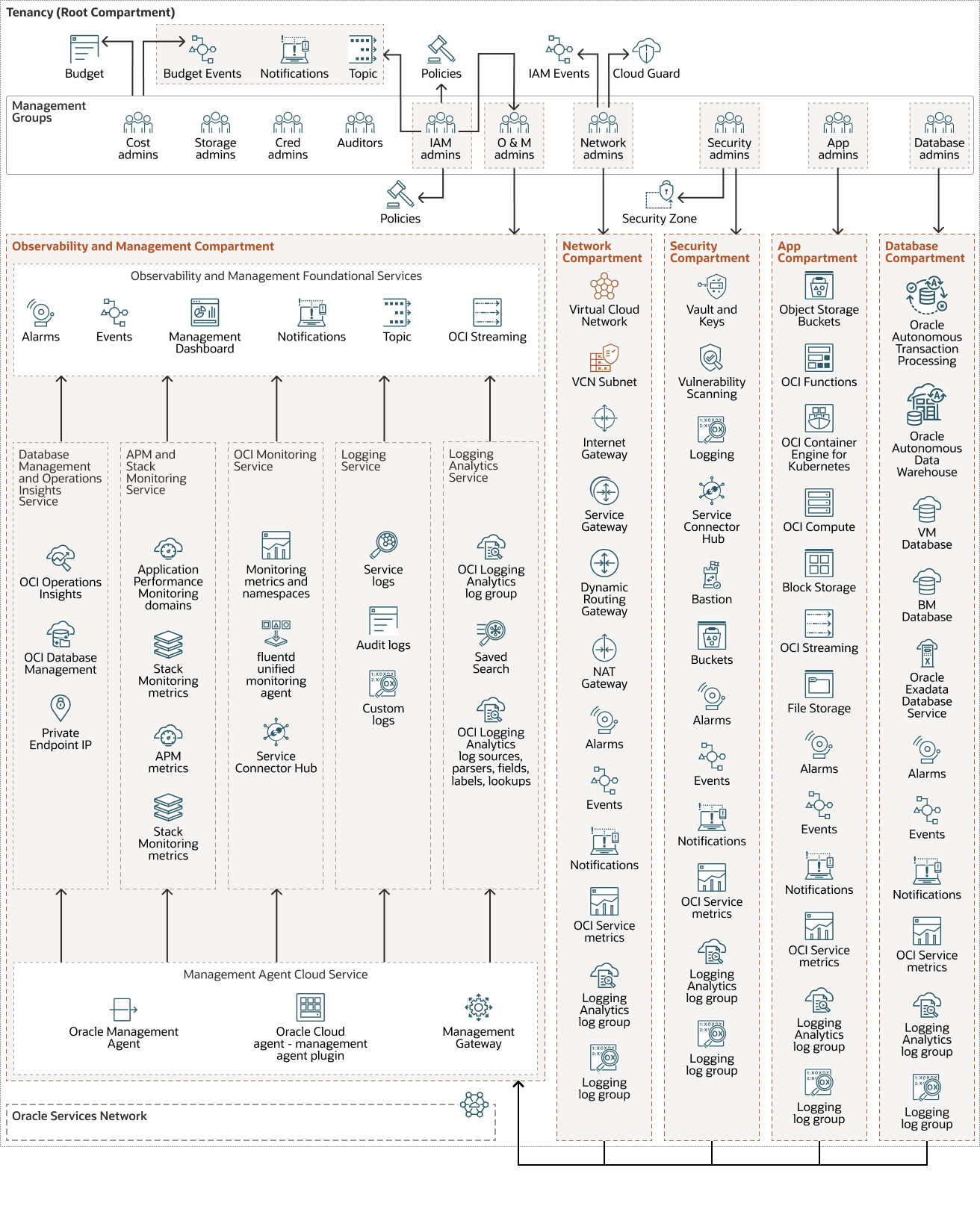

Das Design einer sicheren und effektiven Organisation für Beobachtbarkeit und Management in Oracle Cloud Infrastructure ist ein strategisches Unterfangen, das diese Anforderungen erfüllt. Die Compartment-Struktur dient als Grundlage für effektive Cloud-Ressourcen und Datenorganisation, Access Control Governance. Diese Referenzarchitektur basiert auf den Best Practices von Oracle Cloud, um einen ganzheitlichen Überblick über den Zustand, das Verhalten und die Risiken des Systems zu erhalten. Es zielt darauf ab, Stakeholder mit umsetzbarer Intelligenz zu befähigen und eine schnelle und informierte Entscheidungsfindung zu ermöglichen.

Architektur

Diese Referenzarchitektur beschreibt die kritischen Komponenten und Methoden für das Entwerfen eines Oracle Cloud Observability and Management Platform-Compartments, das Sicherheit, Resilienz und betriebliche Geschicklichkeit im Cloud-Ökosystem bietet.

Das folgende Diagramm veranschaulicht diese Compartment-Referenzarchitektur von Oracle Cloud Observability and Management Platform.

oracle-cloud-beobachtbarkeit-arch-oracle.zip

- Ein Oracle Cloud Observability and Management Platform-Compartment für alle Metriken und Ressourcen von Observability and Management Services sowie das Metrik-Namespace-Repository.

- Ein Netzwerk-Compartment für alle Netzwerkressourcen, einschließlich der erforderlichen Netzwerkgateways und netzwerkbezogenen Logdaten.

- Ein Sicherheits-Compartment für Sicherheits- und Ereignislogging, Schlüsselverwaltung und sicherheitsbezogene Logs.

- Ein Anwendungs-Compartment für anwendungsbezogene Services, wie Compute, Speicher, Funktionen, Streams, Kubernetes-Knoten, API-Gateway und anwendungsbezogene Logs.

- Ein Datenbank-Compartment für alle Datenbankressourcen und datenbankbezogene Logs.

- Ein optionales umschließendes Compartment, das alle oben genannten Compartments enthält.

Die Architektur umfasst die folgenden Komponenten:

- Mandantenfähigkeit

Ein Mandant ist eine sichere und isolierte Partition, die Oracle bei der Registrierung für Oracle Cloud Infrastructure in Oracle Cloud einrichtet. Sie können Ihre Ressourcen in Oracle Cloud in Ihrem Mandanten erstellen, organisieren und verwalten. Ein Mandant ist gleichbedeutend mit einem Unternehmen oder einer Organisation. In der Regel verfügt ein Unternehmen über einen einzelnen Mandanten und spiegelt seine Organisationsstruktur in diesem Mandanten wider. Ein einzelner Mandant ist in der Regel mit einem einzelnen Abonnement verknüpft, und ein einzelnes Abonnement hat in der Regel nur einen Mandanten.

- Policy

Eine Oracle Cloud Infrastructure Identity and Access Management-Policy gibt an, wer auf welche Ressourcen zugreifen kann und wie. Der Zugriff wird auf Gruppen- und Compartment-Ebene erteilt. Sie können also eine Policy schreiben, die einer Gruppe einen bestimmten Zugriffstyp in einem bestimmten Compartment oder dem Mandanten gibt.

- Compartment

Compartments sind regionsübergreifende logische Partitionen in einem Oracle Cloud Infrastructure-Mandanten. Mit Compartments können Sie Ihre Ressourcen in Oracle Cloud organisieren, den Zugriff auf die Ressourcen kontrollieren und Nutzungs-Quotas festlegen. Um den Zugriff auf die Ressourcen in einem bestimmten Compartment zu kontrollieren, definieren Sie Policys, mit denen angegeben wird, wer auf die Ressourcen zugreifen kann und welche Aktionen sie ausführen können.

- Monitoring

Der Oracle Cloud Infrastructure Monitoring-Service überwacht Ihre Cloud-Ressourcen aktiv und passiv mit Metriken, um Ressourcen und Alarme zu überwachen und Sie zu benachrichtigen, wenn diese Metriken alarmspezifische Trigger erreichen.

- Alarm

Das Alarmfeature des Monitoring-Service benachrichtigt Sie in Zusammenarbeit mit dem konfigurierten Zielservice, wenn Metriken alarmspezifische Trigger erfüllen.

- LoggingBei Logging handelt es sich um einen hoch skalierbaren und vollständig verwalteten Service, der Zugriff auf die folgenden Logtypen von Ihren Ressourcen in der Cloud ermöglicht:

- Auditlogs: Logs zu Ereignissen, die vom Auditservice ausgegeben werden.

- Service-Logs:: Logs, die von einzelnen Services wie API Gateway, Events, Functions, Load Balancing, Object Storage und VCN-Flowlogs ausgegeben werden.

- Benutzerdefinierte Logs: Logs, die Diagnoseinformationen von benutzerdefinierten Anwendungen, anderen Cloud-Providern oder einer On-Premise-Umgebung enthalten.

- Ereignisse

Oracle Cloud Infrastructure-Services geben Ereignisse aus. Dies sind strukturierte Nachrichten, mit denen die Änderungen an Ressourcen beschrieben werden. Ereignisse werden für CRUD-Vorgänge (Create, Read, Update oder Delete), Änderungen des Ressourcenlebenszyklusstatus und Systemereignisse ausgegeben, die sich auf Cloud-Ressourcen auswirken.

- Service-Connectors

Oracle Cloud Infrastructure Service Connector Hub ist eine Cloud-Nachrichtenbusplattform, die das Verschieben von Daten zwischen Services in OCI orchestriert. Mit Service-Connectors können Sie Daten von einem Quellservice in einen Zielservice verschieben. Mit Service-Connectors können Sie auch optional eine Aufgabe (z.B. eine Funktion) angeben, die für die Daten ausgeführt werden soll, bevor sie an den Zielservice zugestellt wird.

Mit Oracle Cloud Infrastructure Service Connector Hub können Sie schnell ein Loggingaggregations-Framework für Sicherheitsinformationen und Ereignisverwaltungssysteme (SIEM) erstellen.

- Notifications

Der Oracle Cloud Infrastructure Notifications-Service überträgt Nachrichten über ein Publizierungs- und Abonnementmuster an verteilte Komponenten. So erhalten Sie sichere, hochzuverlässige und dauerhafte Nachrichten mit geringer Latenz für Anwendungen, die auf Oracle Cloud Infrastructure gehostet werden.

- Streaming

Oracle Cloud Infrastructure Streaming bietet eine vollständig verwaltete, skalierbare und dauerhafte Speicherlösung zum Aufnehmen kontinuierlicher hochvolumiger Datenstreams, die Sie in Echtzeit konsumieren und verarbeiten können. Sie können Streaming verwenden, um hochvolumige Daten wie Anwendungslogs, betriebliche Telemetrie, Web-Clickstream-Daten oder für andere Anwendungsfälle zu erfassen, bei denen kontinuierlich und sequentiell Daten erstellt und verarbeitet werden, in einem Publish-Subscribe-Nachrichtenmodell.

- Datenbankverwaltung

Datenbankmanagement bietet umfassende Funktionen für Diagnose und Management der Datenbankperformance für Oracle-Datenbanken und MySQL HeatWave-DB-Systeme. Darüber hinaus können Sie mit dem Datenbankmanagement On-Premise-Komponenten von Oracle Database System (externes Datenbanksystem) und Exadata Storage Infrastructure erkennen und überwachen.

- Operations Insights Oracle Cloud Infrastructure Operations Insights ist ein OCI-nativer Service, der ganzheitliche Insights in die Ressourcenauslastung und Kapazität von Datenbanken und Hosts bietet. Mit Operations Insights können Sie:

- Ressourcenauslastung von Datenbanken und Hosts im gesamten Unternehmen analysieren

- zukünftigen Ressourcenbedarf anhand historischer Trends prognostizieren.

- SQL-Performance datenbankübergreifend vergleichen und allgemeine Muster identifizieren.

- SQL-Performancetrends für unternehmensweite Datenbanken identifizieren.

- AWR-Statistiken für Datenbankperformance, -diagnose und -optimierung über eine Datenbankflotte hinweg analysieren.

- Erstellen und erhalten Sie wöchentliche News-Berichte mit Aufschlüsselung neuer Nutzungshöchstwerte, großer Nutzungsänderungen und Bestandsänderungen in Ihrer Datenbank-, Host- und Exadata-Systemflotte.

- Application Performance Monitoring

Oracle Cloud Infrastructure Application Performance Monitoring bietet einen tiefen Einblick in die Performance von Anwendungen und bietet die Möglichkeit, Probleme schnell zu diagnostizieren, um ein konsistentes Servicelevel zu bieten. Dies umfasst die Überwachung der verschiedenen Komponenten und der Anwendungslogik, die auf Clients, Drittanbieterservices und Backend-Computing-Tiers verteilt sind, vor Ort oder in der Cloud.

- Stacküberwachung

Mit Stack Monitoring können Sie eine Anwendung und ihren zugrunde liegenden Anwendungsstack, einschließlich Anwendungsserver und Datenbanken, proaktiv überwachen. Sie beginnt mit der Erkennung aller Komponenten der Anwendung, einschließlich der Anwendungstopologie. Nach der Erkennung werden automatisch Status-, Lade-, Antwort-, Fehler- und Auslastungsmetriken für alle Anwendungskomponenten erfasst.

- Logging Analytics

Oracle Logging Analytics ist eine Cloud-Lösung in Oracle Cloud Infrastructure, mit der Sie alle Logdaten aus Ihren Anwendungen und Ihrer Systeminfrastruktur in der Cloud oder On Premise indexieren, anreichern, aggregieren, explorieren, suchen, analysieren, korrelieren, visualisieren und überwachen können.

- Management Agent

Mit einem Management Agent (Agent) kann ein Service-Plug-in Daten von dem Host erfassen, auf dem Sie den Management Agent installieren. Der Service kann direkt über den Management Agent Cloud Service eine Verbindung zu Oracle Cloud Infrastructure herstellen. Der Management Agent wird auf einem Host installiert. Er überwacht und erfasst Daten aus den Quellen, die sich auf Hosts oder virtuellen Hosts befinden.

- Management Agent Gateway

Der Management Agent Cloud Service (MACS), auch als Management Agent-Service bezeichnet, ist ein Cloud-Service von Oracle Cloud Infrastructure. Er verwaltet die Management-Agents und deren Lebenszyklus. Mit Management-Agents können Oracle Cloud-Services interagieren und Daten von Entitys erfassen, die von ihnen verwaltet werden.

- Management-DashboardMit dem Management Dashboard können Sie Performanceüberwachungs-, Diagnose- und Datenanalyselösungen auf Oracle Cloud Infrastructure-Plattform-, -Infrastruktur- und -Anwendungsressourcen erstellen. Es verfügt über leistungsstarke Datenvisualisierungsoptionen, mit denen Echtzeit- und historische Daten erfasst und in Widgets angezeigt werden. Das Management Dashboard ist als Teil der folgenden Oracle Cloud Infrastructure Observability and Management-Services verfügbar:

- Application Performance Monitoring

- Database Management

- Logging Analytics

- Management Agent

- Operations Insights

- Virtuelles Cloud-Netzwerk (VCN) und Subnetz

Ein VCN ist ein anpassbares, benutzerdefiniertes Netzwerk, das Sie in einer Oracle Cloud Infrastructure-Region einrichten können. Wie herkömmliche Data Center-Netzwerke erhalten Sie mit VCNs die Kontrolle über Ihre Netzwerkumgebung. Ein VCN kann mehrere sich nicht überschneidende CIDR-Blöcke aufweisen, die Sie nach dem Erstellen des VCN ändern können. Sie können ein VCN in Subnetze segmentieren, die sich auf eine Region oder eine Availability-Domain beschränken. Jedes Subnetz besteht aus einem Bereich zusammenhängender Adressen, die sich nicht mit anderen Subnetzen im VCN überschneiden. Sie können die Größe eines Subnetzes nach der Erstellung ändern. Ein Subnetz kann öffentlich oder privat sein.

- Internetgateway

Das Internetgateway ermöglicht Traffic zwischen den öffentlichen Subnetzen in einem VCN und dem öffentlichen Internet.

- Dynamisches Routinggateway (DRG)

Das DRG ist ein virtueller Router, der einen Pfad für privaten Netzwerktraffic zwischen VCNs in derselben Region zwischen einem VCN und einem Netzwerk außerhalb der Region bereitstellt, wie ein VCN in einer anderen Oracle Cloud Infrastructure-Region, einem On-Premise-Netzwerk oder einem Netzwerk in einem anderen Cloud-Provider.

- Network Address Translation-(NAT-)Gateway

Mit einem NAT-Gateway können private Ressourcen in einem VCN auf Hosts im Internet zugreifen, ohne dass diese Ressourcen für eingehende Internetverbindungen freigegeben werden.

- Servicegateway

Das Servicegateway ermöglicht den Zugriff von einem VCN auf andere Services, wie Oracle Cloud Infrastructure Object Storage. Der Traffic vom VCN zum Oracle-Service durchläuft die Oracle-Netzwerkstruktur und nicht das Internet.

- Oracle Services Network

Das Oracle Services Network (OSN) ist ein konzeptionelles Netzwerk in Oracle Cloud Infrastructure, das für Oracle-Services reserviert ist. Diese Services verfügen über öffentliche IP-Adressen, die Sie über das Internet erreichen können. Hosts außerhalb der Oracle Cloud können mit Oracle Cloud Infrastructure FastConnect oder VPN Connect privat auf das OSN zugreifen. Hosts in Ihren VCNs können über ein Servicegateway privat auf das OSN zugreifen.

- Netzwerksicherheitsgruppe (NSG)

Netzwerksicherheitsgruppe (NSG) fungiert als virtuelle Firewall für Ihre Cloud-Ressourcen. Wenn Sie das Zero-Trust-Sicherheitsmodell von Oracle Cloud Infrastructure verwenden, wird der gesamte Traffic abgelehnt, und Sie können den Netzwerkverkehr in einem VCN kontrollieren. Eine NSG besteht aus einer Gruppe von Ingress- und Egress-Sicherheitsregeln, die nur für eine bestimmte Gruppe von VNICs in einem einzelnen VCN gelten.

- Vault

Mit Oracle Cloud Infrastructure Vault können Sie die Verschlüsselungsschlüssel, die Ihre Daten schützen, und die Secret-Zugangsdaten zentral verwalten, mit denen Sie den Zugriff auf Ihre Ressourcen in der Cloud sichern. Mit dem Vault-Service können Sie Vaults, Schlüssel und Secrets erstellen und verwalten.

- Cloud Guard

Mit Oracle Cloud Guard können Sie die Sicherheit Ihrer Ressourcen in Oracle Cloud Infrastructure überwachen und verwalten. Cloud Guard verwendet Detektorrezepte, die Sie definieren können, um Ihre Ressourcen auf Sicherheitslücken zu untersuchen und Operatoren und Benutzer auf bestimmte riskante Aktivitäten zu überwachen. Wenn eine Fehlkonfiguration oder unsichere Aktivität erkannt wird, empfiehlt Cloud Guard Korrekturmaßnahmen und unterstützt Sie bei der Ausführung dieser Aktionen basierend auf den Responder-Rezepten, die Sie definieren können.

- Sicherheitszone

Sicherheitszonen stellen die Best Practices zur Sicherheit von Oracle von Anfang an sicher, indem sie Richtlinien wie die Verschlüsselung von Daten durchsetzen und den öffentlichen Zugriff auf Netzwerke für ein ganzes Compartment verhindern. Eine Sicherheitszone ist mit einem Compartment mit demselben Namen verknüpft und umfasst Sicherheitszonen-Policys oder ein "Rezept", das für das Compartment und die zugehörigen Sub-Compartments gilt. Sie können kein Standard-Compartment hinzufügen oder in ein Security Zone Compartment verschieben.

- Scanservice für Sicherheitslücken

Der Oracle Cloud Infrastructure Vulnerability Scanning-Service trägt zu einer Verbesserung des Sicherheitsstatus in Oracle Cloud bei, indem er Ports und Hosts regelmäßig auf potenzielle Schwachstellen prüft. Der Service generiert Berichte mit Metriken und Details zu diesen Sicherheitslücken.

- Bastion-Service

Oracle Cloud Infrastructure Bastion bietet eingeschränkten und zeitlich begrenzten sicheren Zugriff auf Ressourcen, die keine öffentlichen Endpunkte haben und strenge Ressourcenzugriffskontrollen erfordern, wie Bare Metal und virtuelle Maschinen, Oracle MySQL Database Service, Autonomous Transaction Processing (ATP), Oracle Container Engine for Kubernetes (OKE) und jede andere Ressource, die Secure Shell Protocol-(SSH-)Zugriff ermöglicht. Mit dem Oracle Cloud Infrastructure Bastion-Service können Sie den Zugriff auf private Hosts aktivieren, ohne einen Jump-Host bereitzustellen und zu verwalten. Darüber hinaus erhalten Sie eine verbesserte Sicherheitslage mit identitätsbasierten Berechtigungen und einer zentralisierten, auditierten und zeitgebundenen SSH-Session. Mit Oracle Cloud Infrastructure Bastion ist keine öffentliche IP mehr für den Bastionzugriff erforderlich. Dadurch entfallen der Aufwand und die potenzielle Angriffsfläche beim Remotezugriff.

- Object Storage

Mit dem Objektspeicher können Sie schnell auf große Mengen an strukturierten und unstrukturierten Daten eines beliebigen Inhaltstyps zugreifen, darunter Datenbankbackups, Analysendaten und umfangreiche Inhalte, wie Bilder und Videos. Sie können Daten sicher und geschützt speichern und dann direkt aus dem Internet oder aus der Cloud-Plattform abrufen. Sie können den Speicher skalieren, ohne die Performance oder Servicezuverlässigkeit zu beeinträchtigen. Verwenden Sie Standardspeicher für "Hot Storage", auf den Sie schnell, sofort und häufig zugreifen müssen. Verwenden Sie Archivspeicher für "Cold Storage, den Sie über lange Zeiträume beibehalten möchten und auf den Sie nur selten zugreifen.

- Container Engine for Kubernetes

Oracle Cloud Infrastructure Container Engine for Kubernetes (OKE) ist ein vollständig verwalteter, skalierbarer und hoch verfügbarer Service, mit dem Sie Ihre Containeranwendungen in der Cloud bereitstellen können. Sie geben die Compute-Ressourcen an, die Ihre Anwendungen benötigen, und Container Engine for Kubernetes stellt sie in Oracle Cloud Infrastructure in einem vorhandenen Mandanten bereit. Container Engine for Kubernetes verwendet Kubernetes, um das Deployment, die Skalierung und die Verwaltung containerisierter Anwendungen auf mehreren Hostclustern zu automatisieren.

- Compute

Mit dem Oracle Cloud Infrastructure Compute-Service können Sie Compute-Hosts in der Cloud bereitstellen und verwalten. Sie können Compute-Instanzen mit Ausprägungen starten, die Ihren Ressourcenanforderungen für CPU, Arbeitsspeicher, Netzwerkbandbreite und Speicher entsprechen. Nachdem Sie eine Compute-Instanz erstellt haben, können Sie sicher auf sie zugreifen, sie neu starten, Volumes zuordnen und deren Zuordnung aufheben und sie beenden, wenn Sie sie nicht mehr benötigen.

- Autonomous-Datenbank

Autonome Datenbanken von Oracle Cloud Infrastructure sind vollständig verwaltete, vorkonfigurierte Datenbankumgebungen, die Sie für Transaktionsverarbeitungs- und Data Warehousing-Workloads verwenden können. Sie müssen keine Hardware konfigurieren oder verwalten und keine Software installieren. Oracle Cloud Infrastructure übernimmt das Erstellen der Datenbank sowie Backup, Patching, Upgrade und Optimierung der Datenbank.

- Exadata-Datenbank auf einer dedizierten Infrastruktur

Mit Exadata Cloud Infrastructure können Sie die Leistungsfähigkeit von Exadata in der Cloud nutzen. Sie können flexible X8M- und X9M-Systeme bereitstellen, mit denen Sie dem System Datenbank-Compute-Server und Speicherserver je nach Bedarf hinzufügen können. X8M- und X9M-Systeme bieten RDMA over Converged Ethernet-(RoCE-)Networking für Module mit hoher Bandbreite und geringer Latenz, persistente Speichermodule (PMEM) und intelligente Exadata-Software. X8M- und X9M-Systeme können mit einer Ausprägung bereitgestellt werden, die einem Quarter-Rack-X8- oder -X9M-System entspricht. Anschließend können Datenbank- und Speicherserver nach dem Provisioning jederzeit hinzugefügt werden.

- Oracle Base Database Service

Oracle Base Database Service ermöglicht es Ihnen, die absolute Kontrolle über Ihre Daten zu behalten und gleichzeitig die kombinierten Funktionen von Oracle Database und Oracle Cloud Infrastructure zu verwenden. Oracle Base Database Service bietet Datenbanksysteme (DB-Systeme) auf virtuellen Maschinen. Sie sind als DB-Systeme mit einem Knoten und RAC-DB-Systeme mit mehreren Knoten auf Oracle Cloud Infrastructure (OCI) verfügbar.

- Dateispeicher

Oracle Cloud Infrastructure File Storage Service bietet ein dauerhaftes, skalierbares und sicheres Netzwerkdateisystem der Unternehmensklasse. Sie können über jede Bare-Metal-, VM- oder Containerinstanz in einem VCN eine Verbindung mit einem File Storage Service-Dateisystem herstellen. Sie können auch außerhalb des VCN mit Oracle Cloud Infrastructure FastConnect und IPSec VPN auf ein Dateisystem zugreifen.

Empfehlungen

- Compartment "Observability and Management" für Metrikdaten

- Erstellen Sie ein dediziertes Oracle Cloud Observability and Management Platform-Compartment unter dem Mandanten (Root Compartment).

- Speichern Sie alle benutzerdefinierten Metrikressourcen, wie Metrik-Namespaces der erweiterten Oracle Cloud Observability and Management Platform-Services, Metriken für Stackmonitoring, Database Management Service, Operations Insights sowie benutzerdefinierte Metriken, Alarme und Benachrichtigungen im Compartment Oracle Cloud Observability and Management Platform.

- Definieren Sie Policys, um den relevanten Teams entsprechenden Lese- und Schreibzugriff zu erteilen. So stellen Sie sicher, dass sie auf Metrikdaten und Metrik-Namespaces zugreifen können und dabei den Principal mit den geringsten Berechtigungen einhalten. Beispiel: Das Observability and Management-Admin-Team hat die Verwaltungsberechtigung für die Metrikdaten im Compartment "Beobachtbarkeit und Management", während DBA- und Anwendungsteams Lese- oder Verwendungsberechtigungen für die Metriken im Compartment "Beobachtbarkeit und Management" haben.

- Oracle Cloud Observability and Management Platform-Compartment für Logdaten

- Verwenden Sie die Compartments vorhandener Cloud-Ressourcen zum Speichern der Logdaten von Cloud-Ressourcen für jedes Supportteam oder jede Geschäftseinheit, um auf ihre eigenen Logdaten zuzugreifen.

- Erstellen Sie Logging- und Logging Analytics-Loggruppen im selben Compartment wie Cloud-Ressourcen.

- Speichern Sie alle logbezogenen Ressourcen, einschließlich Logging Analytics-Loggruppen, Logentitys, gespeicherte Suchen, Dashboards und Aufbewahrungs-Policys, in diesen Compartments.

- Definieren Sie strenge Zugriffs-Policys, um sicherzustellen, dass jedes Team auf seine eigenen Logs zugreifen kann, während Sie den Zugriff auf die Logdaten anderer Teams einschränken.

- Definieren Sie Log-Compartments in Netzwerk-Compartment, Sicherheits-Compartment, Anwendungs-Compartment und Datenbank-Compartment.

Hinweise

Berücksichtigen Sie bei der Implementierung dieser Referenzarchitektur diese Optionen.

- Oracle Cloud Observability and Management Platform-bezogenes Design der Compartment-HierarchieDas Design der Oracle Cloud Observability and Management Platform-bezogenen Compartment-Hierarchie soll den Betriebs- und Entwicklungsteams dabei helfen, den Cloud-Betrieb zu vereinfachen und gleichzeitig die ordnungsgemäße Cloud-Governance und den Sicherheitsstatus aufrechtzuerhalten. Zwei unterschiedliche Überwachungs- und Loggingdaten in OCI:

- Metrikdaten: Aggregierte Datenpunkte wie umfassende Verfügbarkeits- und Performancemetriken, die von erweiterten Observability- und Management-Services aus Cloud-Ressourcen erfasst werden.

- Loggingdaten: Raw-Logdaten vom Host, der Datenbank, der Middleware oder der Anwendung wie Syslog, Datenbankalertlogs und Raw-Logdaten können sensible Daten enthalten.

- Die Art der Logdaten, die sensible Informationen für Anwendungen oder Benutzer-Namespaces enthalten können.

- Der Perimeter für die Logdatensicherheit muss in demselben Compartment wie die Cloud-Ressourcen definiert werden.

- Das Supportteam oder die Geschäftseinheit, die Zugriff auf die Logdaten benötigt, muss denselben Zugriff auf die Cloud-Ressourcen und die zugrunde liegende Konfiguration haben.

- Andere Oracle Cloud Observability and Management Platform-Ressourcen in OCI

- Servicemetriken: OCI-Cloud-Ressourcen stellen im OCI Monitoring Service standardmäßig grundlegende Servicemetriken bereit. Die Out-of-the-box-Servicemetriken werden in den angegebenen Metrik-Namespaces im selben Compartment wie die Cloud-Ressourcen gespeichert. Die Metriken des Cloud-Ressourcenservice sind kostenlos, und Sie können das Compartment der Servicemetriken nicht ändern.

- Logging Analytics-Logquelle, Parser und Felder sind Ressourcen auf Mandantenebene, die mit dem Mandanten (Root Compartment) verknüpft werden.

- Von Oracle Cloud Observability and Management Platform-Compartment-Ressourcen für Diagnosen wie Management Agent-Logs und Service Connector-Logs generierte Logs müssen im Compartment Oracle Cloud Observability and Management Platform gespeichert werden.

Mehr erfahren

Sehen Sie sich diese zusätzlichen Lösungen an, um mehr über die Features dieser Referenzarchitektur zu erfahren.

- Best Practices für Compartments

- OCI-Stacküberwachung

- Begriffe und Grundlagen von OCI Logging Analytics

- OCI Database Management-Service

- OCI Operations Insights-Service

- Oracle Management Agent - Technische Details

- Unified Monitoring Agent - Technische Details

- Best Practice Framework für Oracle Cloud Infrastructure

- Oracle Cloud Infrastructure-Dokumentation

- Oracle Cloud Kostenschätzer