WordPress mit MySQL Database und Matomo Analytics mit Arm-basierten Ampere A1 Compute-Ressourcen einrichten

Profitieren Sie von der Flexibilität und den Kostenvorteilen des Hostings Ihrer WordPress-Webseiten und -Blogs mit Arm-basierten Ampere A1-Computerformen in der Oracle Cloud Free Tier auf Oracle Cloud Infrastructure.

Die benutzerfreundlichen Funktionen der WordPress-Plattform machen sie zu einem der beliebtesten Content-Management-Systeme (CMS). Kombinieren Sie WordPress mit dem folgenden, um es so leistungsstark und schnell wie benutzerfreundlich zu machen:

- Armbasierte Ampere A1-Computer für ausgeglichene Performance und optimalen Preispunkt mit containerisierten Workloads und Webanwendungen

- MySQL Database zur Open-Source-Speicherung relationaler Daten für Inhalte und Analysen

- Matomo-Analysen für Open-Source-, Client-bezogene Datenanalysen

Architektur

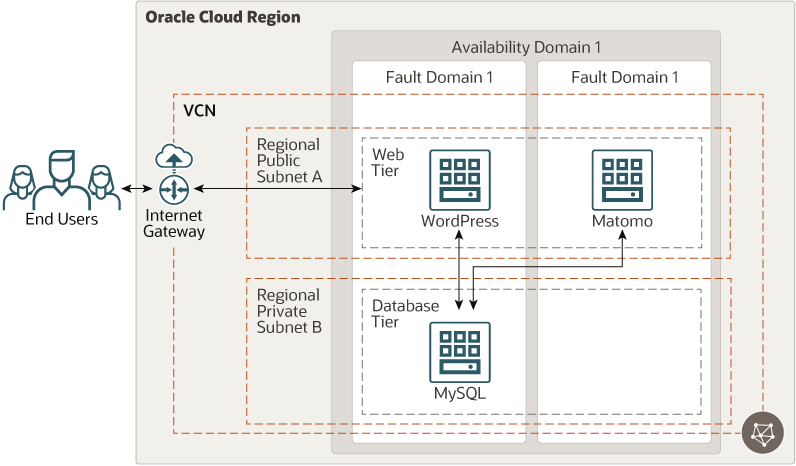

Diese Referenzarchitektur enthält den Terraform-Code für das Deployment eines WordPress-Inhaltsmanagementsystems, Matomo-Analysen und MySQL Database auf Oracle Cloud Infrastructure.

Das folgende Diagramm veranschaulicht diese Architektur.

Die Architektur verfügt über folgende Komponenten:

- Teilsektor

Eine Oracle Cloud Infrastructure-Region ist ein lokalisierter geografischer Bereich, der mindestens ein Rechenzentrum (Availability-Domains) enthält. Regionen sind unabhängig von anderen Regionen, und weite Entfernungen können sie trennen (über Länder oder sogar Kontinente).

- Verfügbarkeitsdomains

Availability-Domains sind eigenständige unabhängige Rechenzentren innerhalb einer Region. Die physischen Ressourcen in jeder Availability-Domain werden von den Ressourcen in den anderen Availability-Domains isoliert, was eine Fehlertoleranz bietet. Verfügbarkeitsdomänen teilen keine Infrastruktur wie Strom oder Kühlung oder das interne Availability-Domänennetzwerk. Somit ist es unwahrscheinlich, dass ein Fehler bei einer Availability-Domain die anderen Availability-Domains in der Region beeinträchtigt.

- Fault-Domains

Eine Faultdomain ist eine Gruppierung von Hardware und Infrastruktur innerhalb einer Availability-Domain. Jede Availability-Domain verfügt über drei Fault-Domains mit unabhängiger Leistung und Hardware. Wenn Sie Ressourcen auf mehrere Faultdomains verteilen, können Ihre Anwendungen physischen Serverausfall, Systemwartung und Stromausfälle innerhalb einer Faultdomain tolerieren.

- Virtuelles Cloud-Netzwerk (VCN) und Subnetze

Ein VCN ist ein anpassbares, softwaredefiniertes Netzwerk, das Sie in einer Oracle Cloud Infrastructure-Region eingerichtet haben. Wie herkömmliche Rechenzentrumsnetze geben VCNs Ihnen die vollständige Kontrolle über Ihre Netzwerkumgebung. Ein VCN kann mehrere nicht überlappende CIDR-Blöcke enthalten, die Sie nach dem Erstellen des VCN ändern können. Sie können ein VCN in Subnetze segmentieren, die für eine Region oder eine Availability-Domain Geltungsbereich haben können. Jedes Subnetz besteht aus einem zusammenhängenden Adressbereich, der sich nicht mit den anderen Subnetzen im VCN überschneidet. Sie können die Größe eines Subnetzes nach der Erstellung ändern. Ein Subnetz kann öffentlich oder privat sein.

- Netzwerksicherheitsgruppe (NSG)

NSGs fungieren als virtuelle Firewalls für Ihre Cloud-Ressourcen. Mit dem Null-Trust-Sicherheitsmodell von Oracle Cloud Infrastructure wird der gesamte Datenverkehr abgelehnt, und Sie können den Netzwerkverkehr in einem VCN steuern. Ein NSG besteht aus einer Gruppe von Ingress- und Egress-Sicherheitsregeln, die nur für eine bestimmte Gruppe von VNICs in einem einzelnen VCN gelten.

- MySQL-Datenbank

In dieser Referenzarchitektur wird MySQL Database auf einem virtuellen Rechner bereitgestellt, nicht in einem Cluster, und wird zum Hosten der Contentinformationen für WordPress und Matomo-Analysen verwendet.

- WordPress

Mit WordPress Content Management System (CMS) können Sie eine voll funktionsfähige Blog-Website oder eine generelle Website erstellen. Diese Architektur verwendet eine reguläre Compute-Instanz, um die WordPress CMS-Engine bereitzustellen.

- Berechnen

Mit dem Oracle Cloud Infrastructure Compute-Service können Sie Compute-Hosts in der Cloud bereitstellen und verwalten. Sie können Compute-Instanzen mit Formen starten, die Ihren Ressourcenanforderungen für CPU, Speicher, Netzwerkbandbreite und Speicher entsprechen. Nachdem Sie eine Compute-Instanz erstellt haben, können Sie sicher darauf zugreifen, sie neu starten, Volumes anhängen und trennen und sie beenden, wenn Sie sie nicht mehr benötigen.

- Matomo

Matomo ist eine Webanalyseplattform, mit der Sie Informationen aus Ihrer WordPress-Implementierung erfassen und analysieren können.

Empfehlungen

Ihre Anforderungen können von der hier beschriebenen Architektur abweichen. Verwenden Sie die folgenden Empfehlungen als Ausgangspunkt.

- VCN

Wenn Sie ein VCN erstellen, bestimmen Sie die Anzahl der erforderlichen CIDR-Blöcke und die Größe jedes Blocks basierend auf der Anzahl der Ressourcen, die Sie an Subnetze in VCN anhängen möchten. Verwenden Sie CIDR-Blöcke, die sich innerhalb des standardmäßigen privaten IP-Adressraums befinden.

Wählen Sie CIDR-Blöcke, die sich nicht mit einem anderen Netzwerk überschneiden (in Oracle Cloud Infrastructure, Ihrem On-Premise-Rechenzentrum oder einem anderen Cloud-Provider), zu dem Sie private Verbindungen einrichten möchten.

Nachdem Sie ein VCN erstellt haben, können Sie die CIDR-Blöcke ändern, hinzufügen und entfernen.

Wenn Sie die Subnetze entwerfen, berücksichtigen Sie Ihre Verkehrsfluss- und Sicherheitsanforderungen. Ordnen Sie alle Ressourcen innerhalb einer bestimmten Ebene oder Rolle an dasselbe Subnetz zu, das als Sicherheitsgrenze dienen kann.

Verwenden Sie regionale Subnetze.

- Sicherheitslisten

Verwenden Sie Sicherheitslisten, um Ingress- und Egressregeln zu definieren, die für das gesamte Subnetz gelten.

- Virtueller Rechner

Die virtuellen Maschinen (VMs) werden auf mehrere Faultdomänen verteilt, um eine hohe Verfügbarkeit zu gewährleisten. Verwenden Sie VM.Standard. A1. Flex, 1 OCPU, 6 GB Arbeitsspeicher und 1-Gbps Netzwerkbandbreite.

- Compute Shapes

Diese Architektur verwendet ein Oracle Linux 8 BS-Image mit einer Ampere A1-Form für WordPress CMS, Matomo und MySQL. Wenn der Ressourcenbedarf Ihrer Anwendung unterschiedlich ist, können Sie eine andere Form wählen.

- MySQL-Datenbank

In dieser Architektur speichert WordPress CMS die relationalen Daten in MySQL Database. Wir empfehlen, die neueste Version von MySQL zu verwenden.

Überlegungen

Wenn Sie WordPress auf Oracle Cloud Infrastructure bereitstellen, sollten Sie Folgendes prüfen: Skalierbarkeit, Sicherheit und Verfügbarkeit:

- Skalierbarkeit von WordPress

Sie können WordPress CMS skalieren, indem Sie Instanzpool und automatische Skalierungsfunktionen verwenden.

Mit Instanzpools können Sie mehrere Compute-Instanzen basierend auf derselben Konfiguration innerhalb derselben Region bereitstellen und erstellen.

Mit der automatischen Skalierung können Sie die Anzahl der Compute-Instanzen in einem Instanzpool basierend auf Performancemetriken, wie der CPU-Auslastung, automatisch anpassen. Autoscaling hilft Ihnen, konsistente Leistung für Benutzer in Perioden mit hohem Bedarf zu bieten und hilft Ihnen, Ihre Kosten in Perioden mit niedrigem Bedarf zu senken.

- Anwendungsverfügbarkeit

Fault-Domains bieten die beste Resilienz innerhalb einer Availability-Domain. Wenn Sie eine höhere Verfügbarkeit benötigen, sollten Sie mehrere Availability-Domains oder mehrere Regionen verwenden.

- Sicherheits-Policys

Verwenden Sie Policys, um einzuschränken, wer auf welche Ihrer Oracle Cloud Infrastructure-Ressourcen zugreifen kann und wie sie darauf zugreifen können.

- Netzwerksicherheit

Der Networking-Service bietet zwei virtuelle Firewall-Funktionen, die Sicherheitsregeln verwenden, um den Datenverkehr auf Paketebene zu steuern: Sicherheitslisten und Netzwerksicherheitsgruppen (NSGs). Ein NSG besteht aus einer Gruppe von Ingress- und Egress-Sicherheitsregeln, die nur für eine Gruppe von VNICs Ihrer Wahl in einem einzelnen VCN gelten. Beispiel: Sie können alle Compute-Instanzen wählen, die als Webserver in der Web-Tier einer mehrstufigen Anwendung in Ihrem VCN fungieren.

NSG-Sicherheitsregeln funktionieren genauso wie Sicherheitslistenregeln. Für die Quelle oder das Ziel einer NSG-Sicherheitsregel können Sie jedoch anstelle eines CIDR-Blocks ein NSG angeben. So können Sie Sicherheitsregeln einfach schreiben, um den Traffic zwischen zwei NSGs in demselben VCN oder Traffic innerhalb einer einzelnen NSG zu steuern. Wenn Sie ein Datenbanksystem erstellen, können Sie eine oder mehrere NSGs angeben. Sie können auch ein vorhandenes Datenbanksystem aktualisieren, um eine oder mehrere NSGs zu verwenden.

Bereitstellen

Der Terraform-Code für diese Referenzarchitektur ist auf GitHub verfügbar. Sie können den Code mit einem einzigen Klick in Oracle Cloud Infrastructure Resource Manager ziehen, den Stack erstellen und bereitstellen. Alternativ können Sie den Code von GitHub auf Ihren Computer herunterladen, den Code anpassen und die Architektur mit der Terraform-Befehlszeilenschnittstelle (CLI) bereitstellen.