Palo Alto

En este tema, se proporciona configuración para un dispositivo de Palo Alto. La configuración se ha validado con PAN-OS versión 8.0.0.

Se requiere experiencia en Palo Alto.

Oracle proporciona instrucciones para la configuración de un conjunto de proveedores y dispositivos probados. Utilice la configuración correcta para el proveedor y la versión de software.

Si el dispositivo o la versión de software que Oracle utiliza para verificar que la configuración no coincide exactamente con el dispositivo o el software, puede crear la configuración necesaria en el dispositivo. Consulte la documentación del proveedor y realice los cambios necesarios.

Si los dispositivos son de un proveedor que no se encuentra en la lista de proveedores y dispositivos verificados o si ya están familiarizados con las configuraciones del dispositivo para IPSec, consulte el listado de parámetros admitidos de la IPSec y consulte el documento del proveedor para obtener ayuda al respecto.

VPN de sitio a sitio offersSite de Oracle Cloud Infrastructure, una conexión IPSec segura entre una red local y una red virtual en la nube (VCN).

El siguiente diagrama muestra una conexión básica de IPSec con Oracle Cloud Infrastructure con túneles redundantes. Las direcciones IP utilizadas en este diagrama son solo ejemplos.

Mejores prácticas

En esta sección se tratan las mejores prácticas y consideraciones generales para utilizar la VPN de sitio a sitio.

Configuración de todos los túneles para cada conexión de IPSec

Oracle despliega dos cabeceras IPSec para conexiones a fin de proporcionar alta disponibilidad para cargas de trabajo esenciales. En el lado de Oracle, estos dos extremos están en enrutadores diferentes para fines de redundancia. Recomendamos configurar todos los túneles disponibles para obtener la máxima redundancia. Esta es una parte clave de la filosofía "Diseño para fallo".

Disponibilidad de CPE redundantes en ubicaciones de redes locales

Recomendamos que cada sitio que se conecte con IPSec a Oracle Cloud Infrastructure tenga dispositivos perimetrales redundantes (también conocidos como equipos locales de cliente [CPE]). Agregue cada CPE a la consola de Oracle y cree una conexión IPSec independiente entre un gateway de enrutamiento dinámico (DRG) y cada CPE. Para cada conexión de IPSec, Oracle aprovisiona dos túneles en las cabeceras de IPSec geográficamente redundantes. Para obtener más información, consulte la Guía de redundancia de conectividad (PDF).

Consideraciones del protocolo de enrutamiento

Al crear una conexión IPSec de VPN de sitio a sitio, esta tiene dos túneles IPSec redundantes. Oracle recomienda configurar el CPE para que utilice ambos túneles (si el CPE lo soporta). En el pasado Oracle creaba conexiones IPSec con hasta cuatro túneles de IPSec.

Están disponibles los tres tipos siguientes de enrutamiento y puede seleccionar el tipo de enrutamiento por separado para cada túnel de la VPN de sitio a sitio:

- Enrutamiento dinámico de BGP: las rutas disponibles se aprenden de forma dinámica mediante BGP. DRG obtiene de forma dinámica las rutas de la red local. En el lado de Oracle, DRG anuncia las subredes de la VCN.

- Envío estático: al configurar la conexión IPSec con DRG, debe especificar las rutas específicas a la red local de la que desea que se conozca la VCN. También debe configurar el dispositivo CPE con rutas estáticas a las subredes de la VCN. Estas rutas no se aprenden dinámicamente.

- Enrutamiento basado en política: al configurar la conexión IPSec con DRG, debe especificar las rutas específicas a la red local de la que desea que se conozca la VCN. También debe configurar el dispositivo CPE con rutas estáticas a las subredes de la VCN. Estas rutas no se aprenden dinámicamente.

Para obtener más información sobre el enrutamiento con la VPN de sitio a sitio, incluidas las recomendaciones de Oracle sobre cómo manipular el algoritmo de selección de la mejor ruta de acceso de BGP, consulte Envío de la VPN de sitio a sitio.

Otras configuraciones importantes de CPE

Asegúrese de que las listas de acceso de CPE estén configuradas correctamente para no bloquear el tráfico necesario desde o hasta Oracle Cloud Infrastructure.

Si tiene varios túneles activos simultáneamente, puede que experimente un enrutamiento asimétrico. Para tener en cuenta el enrutamiento asimétrico, asegúrese de que el CPE esté configurado para gestionar el tráfico que procede de la VCN en cualquiera de los túneles. Por ejemplo, debe desactivar la inspección ICMP y configurar la omisión del estado TCP. Para obtener más información sobre la configuración adecuada, póngase en contacto con el soporte del proveedor de CPE. Para configurar el enrutamiento para que sea simétrico, consulte Routing for Site-to-Site VPN.

Advertencias y limitaciones

Esta sección trata las características y las limitaciones importantes generales de la VPN de sitio a sitios que deben tenerse en consideración. Consulte la sección sobre límites por servicio para acceder a una lista de límites aplicables e instrucciones para solicitar un aumento de límite.

Enrutamiento asimétrico

Oracle utiliza el enrutamiento asimétrico en los túneles que forman la conexión IPSec. Configure firewalls teniendo esto en cuenta. De lo contrario, las pruebas de ping o el tráfico de aplicaciones a través de la conexión no funcionan de forma fiable.

Al utilizar varios túneles con Oracle Cloud Infrastructure, recomendamos configurar el enrutamiento para enrutar de manera determinista el tráfico a través del túnel preferido. Para utilizar un túnel IPSec como principal y otro como de copia de seguridad, configure más rutas específicas para el túnel principal (BGP) y rutas menos específicas (resumen o ruta predeterminada) para el túnel de copia de seguridad (BGP/static). De lo contrario, si anuncia la misma ruta (por ejemplo, una ruta por defecto) a través de todos los túneles, el tráfico devuelto de una VCN a una red local se enrutará a cualquiera de los túneles disponibles. Esto se debe a que Oracle utiliza el enrutamiento asimétrico.

Para obtener recomendaciones específicas de enrutamiento de Oracle sobre cómo forzar un enrutamiento simétrico, consulte Enrutamiento de la VPN de sitio a sitio.

VPN de sitio a sitio basada en rutas o en políticas

El protocolo IPSec utiliza asociaciones de seguridad (SA) para decidir cómo cifrar los paquetes. Dentro de cada SA, se definen dominios de cifrado para asignar el tipo de protocolo y la dirección IP de origen y destino de un paquete a una entrada de la base de datos de SA para definir cómo cifrar o descifrar un paquete.

Otros proveedores o documentación del sector pueden utilizar el término ID de servidor proxy, índice de parámetros de seguridad (SPI) o selector de tráfico al hacer referencia a dominios de cifrado o SA. Las listas de acceso también son un término común de Cisco para los dominios de cifrado.

Existen dos métodos generales para implantar túneles de IPSec:

- Túneles basados en rutas: también denominados túneles basados en el próximo salto. Se realiza una consulta de tabla de rutas en la dirección IP de destino de un paquete. Si la interfaz de salida de esa ruta es un túnel de IPSec, el paquete se cifra y se envía al otro extremo del túnel.

- Túneles basados en políticas: la dirección IP de origen y de destino del paquete coincide con una lista de sentencias de política. Si se encuentra una coincidencia, el paquete se cifra según las reglas de esa sentencia de política.

Los extremos de la VPN de sitio a sitio de Oracle utilizan túneles basados en rutas, pero pueden trabajar con túneles basados en políticas con algunas advertencias que se enumeran en las siguientes secciones.

Si el CPE admite túneles basados en rutas, utilice ese método para configurar el túnel. Esta es la configuración más simple con la mayor interoperabilidad con el encabezado de VPN de Oracle.

IPSec basado en rutas utiliza un dominio de cifrado con los siguientes valores:

- Dirección IP de origen: cualquiera (0.0.0.0/0)

- Dirección IP de destino: cualquiera (0.0.0.0/0)

- Protocolo: IPv4

Si necesita ser más específico, puede utilizar una única ruta de resumen para los valores de dominio de cifrado en lugar de una ruta predeterminada.

Al utilizar túneles basados en políticas, cada entrada de política (un bloque de CIDR en un lado de la conexión IPSec) que defina genera una asociación de seguridad (SA) IPSec con cada entrada elegible en el otro extremo del túnel. Este par se conoce como dominio de cifrado.

En este diagrama, el extremo de Oracle DRG del túnel IPSec tiene entradas de política para tres bloques de CIDR IPv4 y un bloque de CIDR IPv6. El extremo de CPE local del túnel tiene entradas de política con dos bloques de CIDR IPv4 y dos bloques de CIDR IPv6. Cada entrada genera un dominio de cifrado con todas las entradas posibles en el otro extremo del túnel. Ambos lados de un par de SA deben usar la misma versión de IP. El resultado es un total de ocho dominios de cifrado.

Si el CPE solo soporta túneles basados en políticas, tenga en cuenta las siguientes restricciones.

- La VPN de sitio a sitio soporta varios dominios de cifrado, pero tiene un límite superior de 50 dominios de cifrado.

- Si tuvo una situación similar al ejemplo anterior y solo configuró tres de los seis posibles dominios de cifrado IPv4 en el lado del CPE, el enlace se mostraría en el estado "Activo parcial", porque todos los posibles dominios de cifrado siempre se crean en el lado del DRG.

- En función de cuándo se haya creado un túnel, es posible que no pueda editar un túnel existente para utilizar el enrutamiento basado en políticas y que necesite sustituir el túnel por un nuevo túnel IPSec.

- Los bloques de CIDR que se utilizan en el extremo de Oracle DRG del túnel no pueden solapar los bloques de CIDR que se utilizan en el extremo del CPE local del túnel.

- Debe haber siempre un dominio de cifrado entre dos bloques de CIDR de la misma versión IP.

Si el CPE está detrás de un dispositivo NAT

En general, el identificador IKE de CPE configurado en el extremo local de la conexión debe coincidir con el identificador IKE de CPE que utiliza Oracle. De manera predeterminada, Oracle utiliza la dirección IP pública de CPE, que se proporciona al crear el objeto CPE en la consola de Oracle. Sin embargo, si un CPE está detrás de un dispositivo NAT, el identificador IKE de CPE configurado en el extremo local puede ser la dirección IP privada del CPE, como se muestra en el diagrama siguiente.

Algunas plataformas de CPE no permiten cambiar el identificador IKE local. Si no puede, debe cambiar el ID de IKE remoto en la consola de Oracle para que coincida con el ID de IKE local de CPE. Puede proporcionar el valor al configurar la conexión de IPSec o más tarde, editando la conexión de IPSec. Oracle espera que el valor sea una dirección IP o un nombre de dominio completo (FQDN), como cpe.example.com. Para obtener instrucciones, consulte Cambio del identificador IKE de CPE que Oracle utiliza.

Parámetros de IPSec admitidos

Para obtener una lista neutra de proveedores de los parámetros de IPSec admitidos para todas las regiones, consulte Parámetros de IPSec admitidos.

El ASN de BGP de Oracle para el dominio de nube comercial es 31898. Si configura la VPN de sitio a página para la Nube del Gobierno de EE. UU., consulte Paránmetros de VPN de sitio a página necesarios para Government Cloud y también ASN de BGP de Oracle. Para Oracle UK Sovereign Cloud, consulte Regiones.

Configuración de CPE

Oracle Cloud Infrastructure proporciona las instrucciones de configuración de esta sección para este CPE. Si necesita soporte o ayuda adicional, póngase en contacto directamente con el soporte del proveedor de CPE.

En la siguiente figura se muestra el diseño básico de la conexión de IPSec.

Detalles importantes sobre las instrucciones de configuración

- Confirmaciones: para que PAN active la configuración, debe realizar la acción de confirmación después de cualquier cambio de configuración.

- Direcciones IP de ejemplo: la configuración de ejemplo utiliza direcciones IP de la clase A 10.0.0.0/8 (RFC1918) y 198.51.100.0/24 (RFC5735). Al realizar la configuración en el CPE, utilice el plan del direccionamiento IP correcto para la topología de la red.

La configuración de ejemplo utiliza las siguientes variables y valores:

- Interfaz tunnel1 interna - CPE: 198.51.100.1/30

- Interfaz tunnel2 interna - CPE: 198.51.100.5/30

- Interfaz de tunnel1 interna - Oracle: 198.51.100.2/30

- Interfaz de tunnel2 interna - Oracle: 198.51.100.6/30

- ASN de CPE: 64511

- Red local: 10.200.1.0/24

- Bloque CIDR de la VPN: 10.200.0.0/24

- Dirección IP pública de CPE: 10.100.0.100/24

- Dirección IP 1 (DRG) de la cabecera de la VPN de Oracle: 10.150.128.1/32

- Dirección IP 2 (DRG) de la cabecera de la VPN de Oracle:: 10.150.127.1/32

- Número de túnel 1: tunnel.1

- Número de túnel 2: tunnel.2

- Interfaz de salida: ethernet1/1

Acerca del uso de IKEv2

Oracle admite la versión 1 (IKEv1) y la versión 2 (IKEv2) de Internet Key Exchange. Si configura la conexión IPSec en la consola para utilizar IKEv2, debe configurar un CPE para utilizar solo IKEv2 y parámetros del cifrado de IKEv2 relacionados que admite el CPE. Para obtener una lista de los parámetros admitidos por Oracle para IKEv1 o IKEv2, consulte Parámetros de IPSec admitidos.

Para utilizar IKEv2, se presentan variaciones especiales de algunos pasos en la siguiente sección. A continuación, se detalla un resumen de los pasos especiales:

- Para la tarea 2 (definición de los peers de ISAKMP), al agregar la puerta de enlace de IKE:

- En el separador General, en Versión, seleccione Modo de solo IKEv2.

- En el separador Opciones avanzadas, seleccione el perfil criptográfico de IKE asociado al túnel de IKEv2.

- Para la tarea 5 (configuración de las sesiones de IPSec), configure el ID de servidor proxy.

Proceso de configuración

El siguiente proceso incluye la configuración de BGP para la conexión de IPSec. Si, en su lugar, desea utilizar el enrutamiento estático, realice las tareas 1 a 5 y, a continuación, vaya a Configuración de CPE.

En este ejemplo, se utiliza la misma política de ISAKMP para ambos túneles.

- Vaya a Network, a Criptografía de IKE y, a continuación, seleccione Agregar.

-

Configure los parámetros como se muestra en la siguiente captura de pantalla. Para obtener una lista de los valores, consulte Parámetros de IPSec admitidos. Si está configurando la VPN de sitio a página para Government Cloud, consulte Parámetros necesarios de VPN de sitio a página para Government Cloud.

La siguiente captura de pantalla muestra el resultado final de esta tarea:

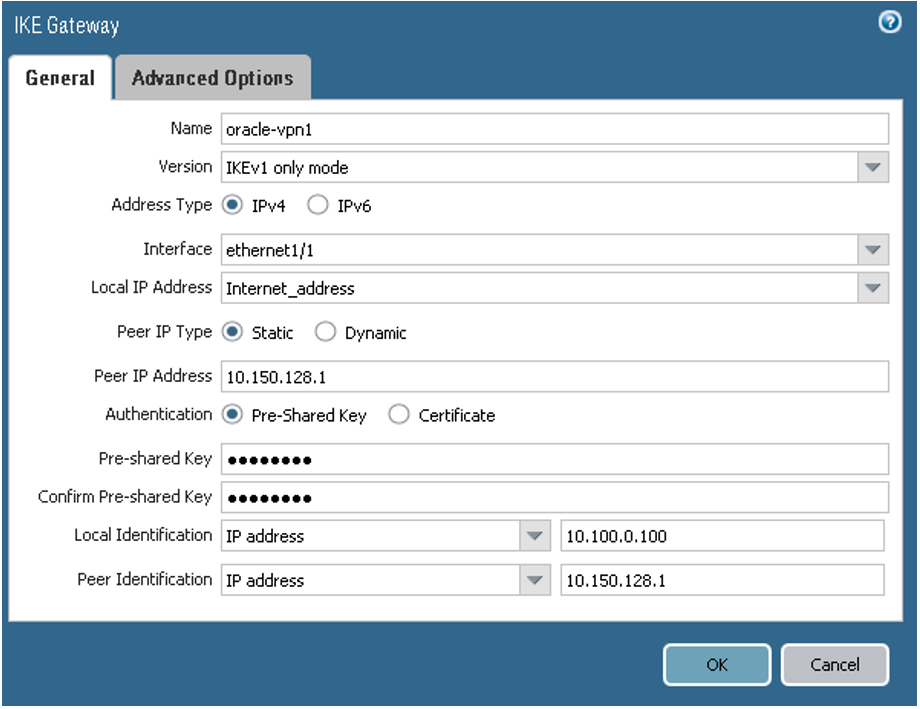

- Vaya a Red, a Gateways de IKE y, a continuación, seleccione Agregar.

-

Para el peer 1, configure los parámetros como se muestra en las siguientes capturas de pantalla.

-

En el separador General:

- Versión: en IKEv1, seleccione Modo de solo IKEv1. Para utilizar IKEv2, seleccione el modo solo IKEv2. Tenga en cuenta que, si utiliza IKEv2, más adelante en la tarea 5, también puede agregar los identificadores de servidor proxy.

- Interfaz: interfaz propietaria de la dirección IP pública en el CPE. Cambie ethernet1/1 por el valor específico para la topología de red.

- Direcciones IP de peer: dirección IP pública que Oracle ha asignado a la cabecera de Oracle del túnel. Cambie el valor por la dirección IP correcta del primer túnel.

- Clave compartida previamente: secreto compartido que Oracle asigna de forma automática durante la creación de túneles de IPSec. Si lo desea, puede especificar un valor diferente. Introduzca el mismo valor aquí y en la consola de Oracle.

- Identificación local e Identificación de peer: los identificadores de IKE. La Identificación local es la dirección IP pública del CPE. La Identificación remota es la dirección IP de la cabecera de la VPN de Oracle para el primer túnel.

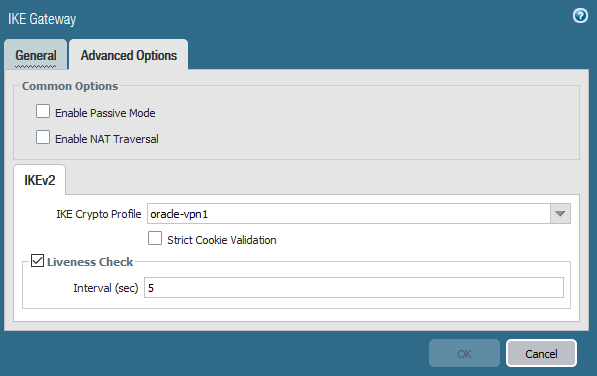

-

En el separador Opciones Avanzadas, asegúrese de que los valores estén definidos para el primer peer de acuerdo con la siguiente captura de pantalla.

Si utiliza IKEv2 en Su lugar, seleccione el perfil criptográfico de IKE asociado al túnel de IKEv2.

-

-

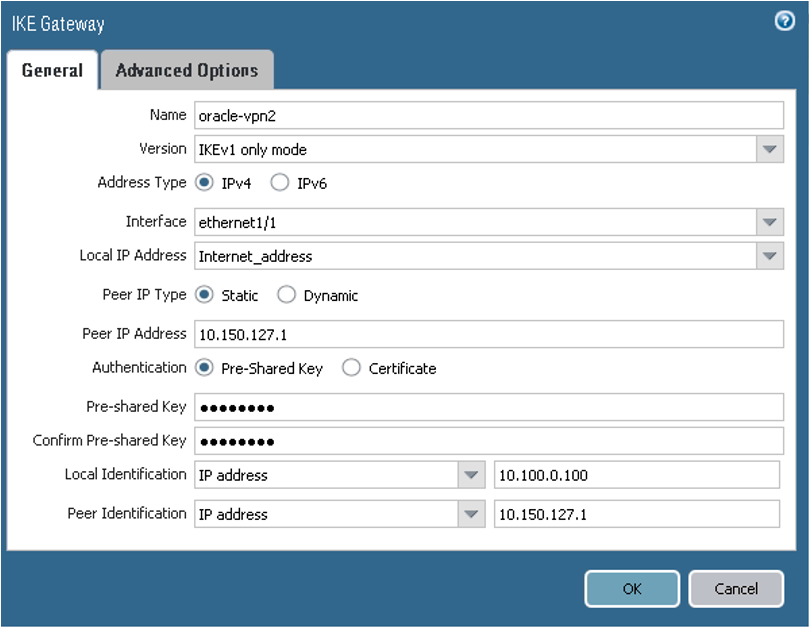

Para el peer 2, configure los parámetros como se muestra en las siguientes capturas de pantalla.

-

En el separador General:

- Versión: en IKEv1, seleccione Modo de solo IKEv1. Para utilizar IKEv2, seleccione Modo solo IKEv2. Para IKEv2, tenga en cuenta que también debe proporcionar un identificador de servidor proxy más adelante en la tarea 5.

- Interfaz: interfaz propietaria de la dirección IP pública en el CPE. Cambie ethernet1/1 por el valor específico para la topología de red.

- Direcciones IP de peer: dirección IP pública que Oracle ha asignado a la cabecera de Oracle del túnel. Cambie el valor por la dirección IP correcta del segundo túnel.

- Clave compartida previamente: secreto compartido que Oracle asigna de forma automática durante la creación de túneles de IPSec. Si lo desea, puede especificar un valor diferente. Introduzca el mismo valor aquí y en la consola de Oracle.

- Identificación local e Identificación de peer: los identificadores de IKE. La Identificación local es la dirección IP pública del CPE. La Identificación remota es la dirección IP de la cabecera de la VPN de Oracle para el segundo túnel.

-

En el separador Opciones Avanzadas, asegúrese de que los valores estén definidos para el segundo peer de acuerdo con esta captura de pantalla:

Si utiliza IKEv2 en Su lugar, seleccione el perfil criptográfico de IKE asociado al túnel de IKEv2.

-

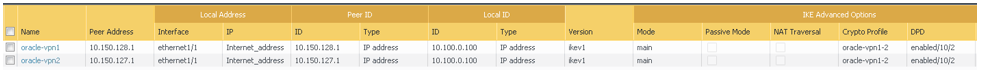

La siguiente captura de pantalla muestra el resultado final de esta tarea:

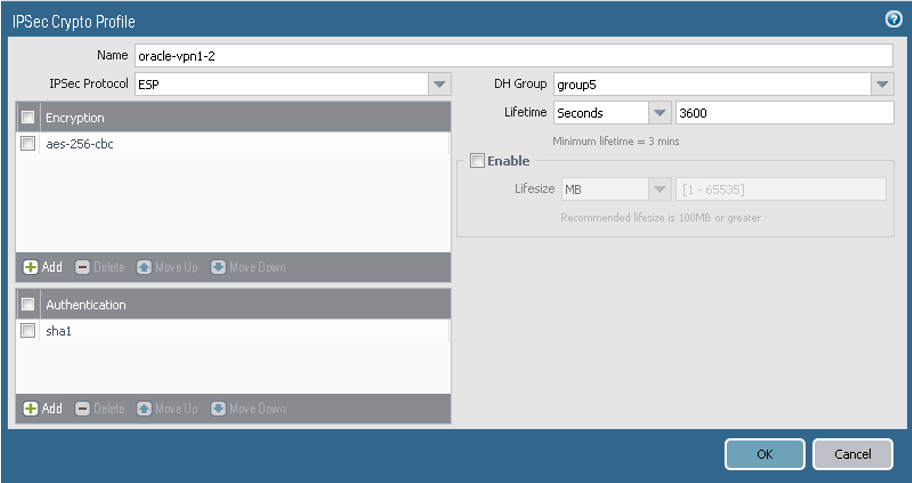

En este ejemplo, se utiliza el mismo perfil criptográfico de IPSec para ambos túneles.

- Vaya a Red, a IPSec Criptografía y, a continuación, seleccione Agregar.

-

Configure los parámetros como se muestra en la siguiente captura de pantalla.

La siguiente captura de pantalla muestra el resultado final de esta tarea:

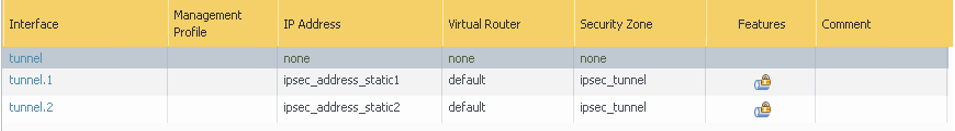

- Vaya a Red, a Interfaces, a Túnel y, a continuación, seleccione Agregar.

-

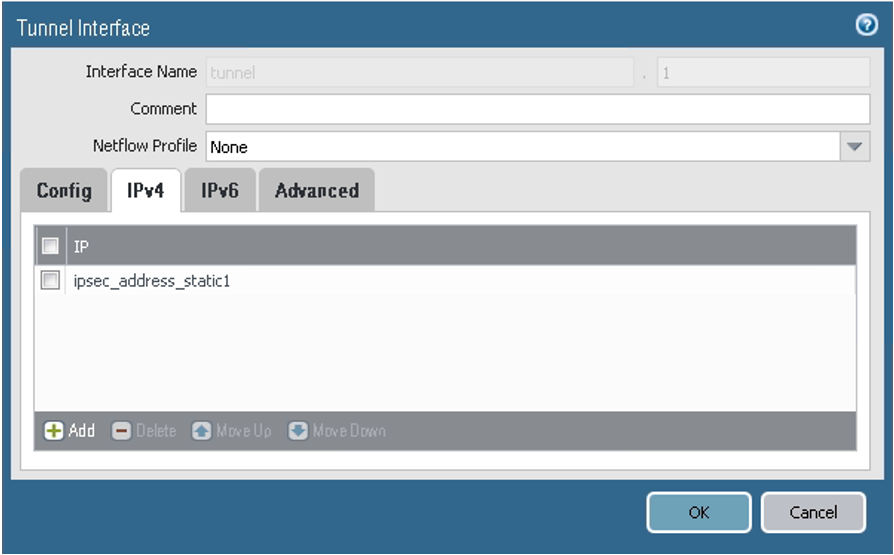

Para el peer 1, configure los parámetros como se muestra en las siguientes capturas de pantalla.

-

En el separador Configuración, asigne la interfaz según la configuración del enrutador virtual y de la región de seguridad. En este ejemplo, se utilizan el enrutador virtual predeterminado y la zona de seguridad ipsec_tunnel.

-

En el separador IPv4, asegúrese de que se han definido los valores para el primer par de acuerdo con la siguiente captura del pantalla. En este ejemplo, la dirección IP para la interfaz de túnel es ipsec_address_static1 = 198.51.100.1/30. Configure la dirección IP del túnel según el plan de direcciones IP de red.

-

-

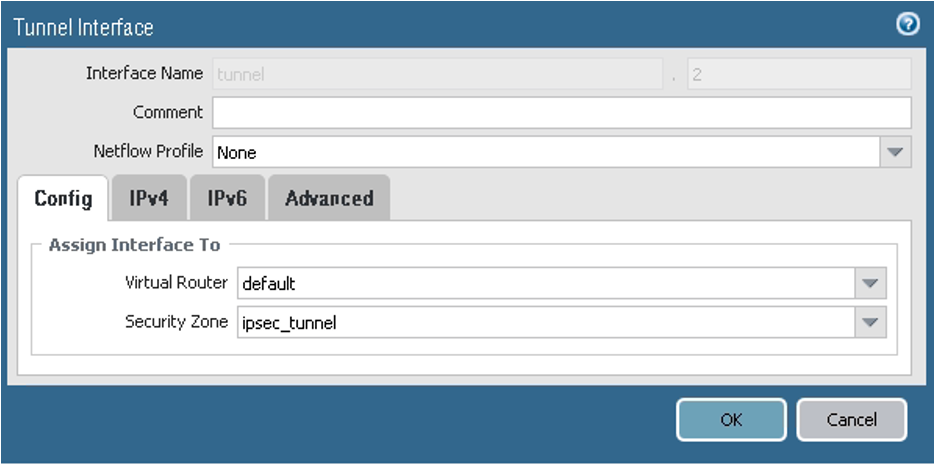

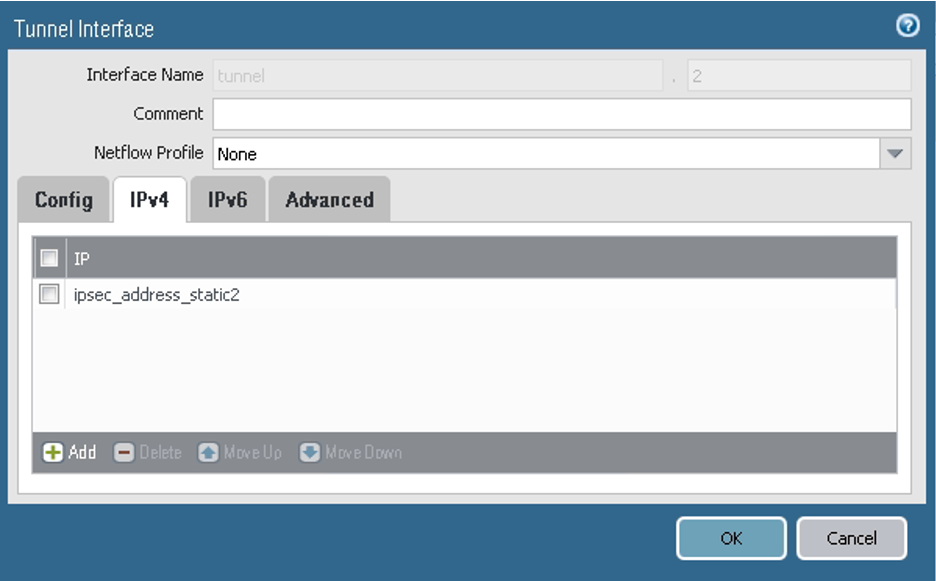

Para el peer 2, configure los parámetros como se muestra en las siguientes capturas de pantalla.

-

En el separador Configuración, asigne la interfaz según la configuración del enrutador virtual y de la región de seguridad. En este ejemplo, se utilizan el enrutador virtual predeterminado y la zona de seguridad ipsec_tunnel.

-

En el separador IPv4, asegúrese de que se han definido los valores para el segundo par de acuerdo con la siguiente captura del pantalla. En este ejemplo, la dirección IP para la interfaz de túnel es ipsec_address_static2 = 198.51.100.5/30. Configure la dirección IP del túnel según el plan de direcciones IP de red.

-

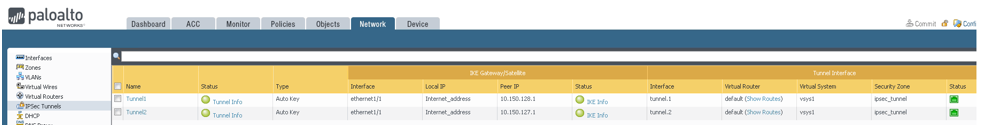

La siguiente captura de pantalla muestra el resultado final de esta tarea:

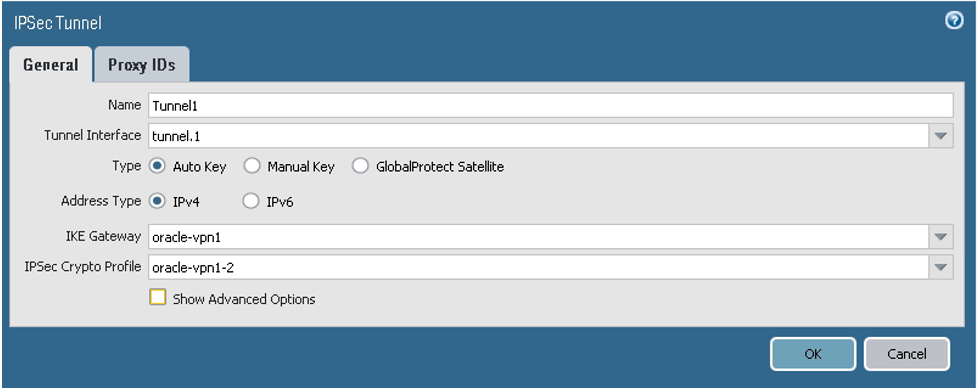

- Vaya a Red, a Túneles IPSec y, a continuación, seleccione Agregar.

-

Para el peer 1, configure los parámetros del separador General como se muestra en la siguiente captura de pantalla.

Tenga en cuenta que, si utiliza IKEv1, no tiene que agregar identificadores de Servidor Proxy específicos al separador ID de Proxy. No es necesario para una configuración IKEv1 basada en rutas de VPN.

Sin embargo, para IKEv2, agregue identificadores de servidor proxy en el separador ID de servidor proxy de cara a una mejor interoperabilidad. Asegúrese de haber configurado también la puerta de enlace de IKE para utilizar IKEv2 antes en la tarea 2.

-

Para el peer 2, configure los parámetros del separador General como se muestra en la siguiente captura de pantalla.

Si está utilizando IKEv2, agregue también identificadores de proxy en el separador ID de proxy.

Para utilizar una ruta estática en lugar de BGP, omita el paso 6 y vaya a Configuración de enrutamiento estática.

BGP en IPSec necesita direcciones IP en las interfaces de túnel de ambos extremos.

Las capturas de pantalla de este ejemplo utilizan estas subredes para las interfaces de túnel:

- 198.51.100.0/30

- CPE: 198.51.100.1/30

- DRG: 198.51.100.2/30

- 198.51.100.4/30

- CPE: 198.51.100.5/30

- DRG: 198.51.100.6/30

Reemplace los valores de ejemplo por las direcciones IP de BGP que ha especificado en la consola de Oracle para las interfaces de túnel internas.

Esta tarea consta de tres subtareas, cada uno con diversos pasos.

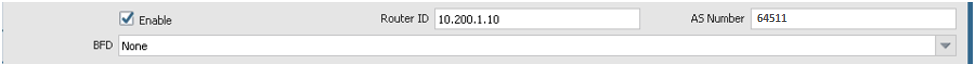

-

Vaya a Red, a Enrutadores virtuales, a predeterminado y, a continuación, a BGP. En este ejemplo se utiliza el enrutador virtual predeterminado. Además, en el ejemplo se usa 10.200.1.10 para el ID de enrutador y 64511 para el ASN. Utilice el enrutador virtual correcto en función de la configuración de red, y el identificador de enrutador y el ASN correctos para su entorno.

-

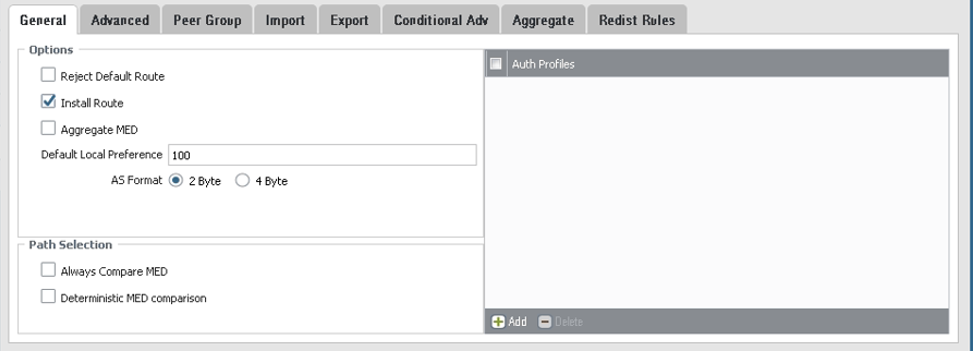

En el separador General, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

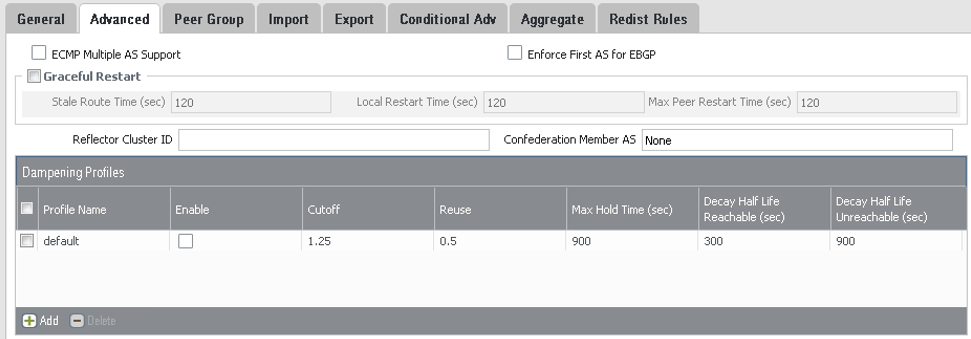

En el separador Avanzado, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

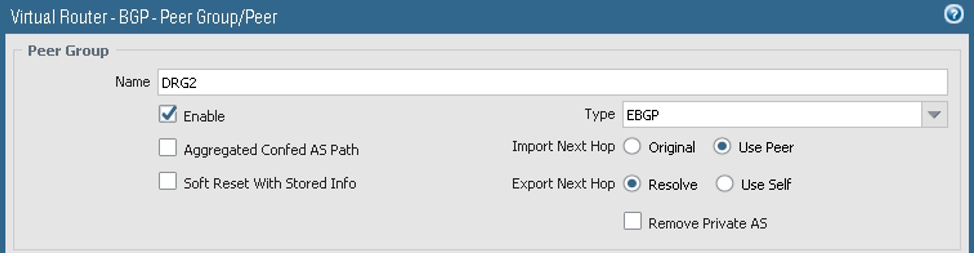

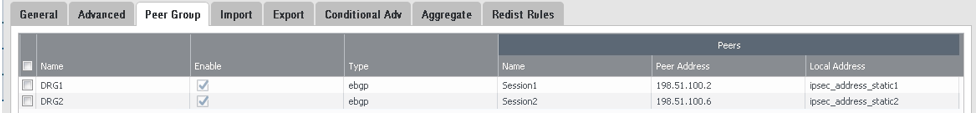

En el separador Grupo de peer:

- Agregue el primer grupo de peer y, debajo de Nombre de grupo de peer, agregue la primera sesión. Agregue la sesión de BGP con el DRG.

-

Para el primer túnel, en el separador Direccionamiento, configure los parámetros como se muestra en la siguiente captura de pantalla. El ASN de BGP de Oracle para la nube comercial es 31898, excepto la región Serbia Central (Jovanovac), que es 14544. Si configura la VPN de sitio a sitio para Government Cloud, consulte ASN de BGP de Oracle.

-

En el separador Opciones de conexión, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

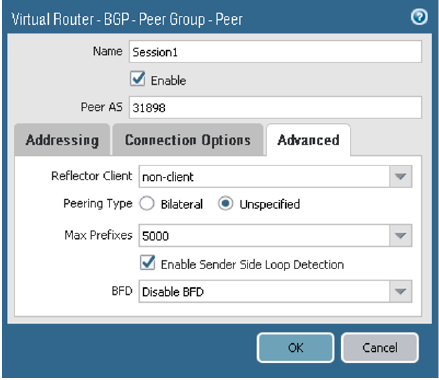

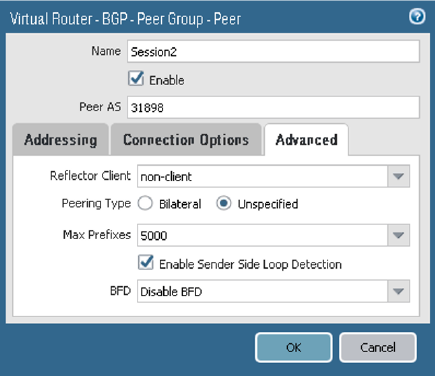

En el separador Avanzado, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

En el separador Grupo de peer, agregue el segundo Grupo de peer y, debajo de Nombre de grupo de peer, agregue la segunda sesión. Agregue la sesión de BGP con el DRG.

-

Para el segundo túnel, en el separador Direcciones, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

En el separador Opciones de conexión, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

En el separador Avanzado, configure los parámetros como se muestra en la siguiente captura de pantalla.

La siguiente captura de pantalla muestra la configuración final del grupo del peer:

-

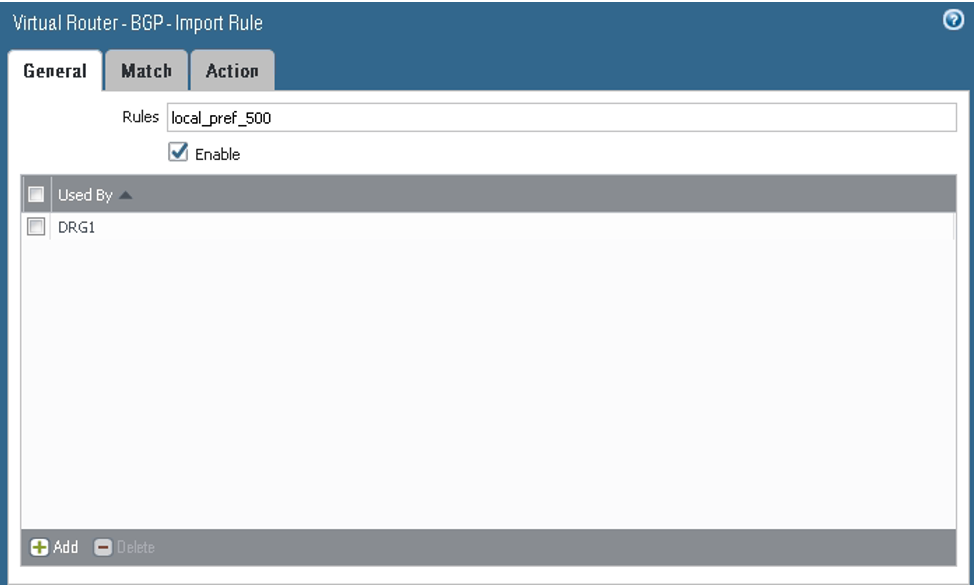

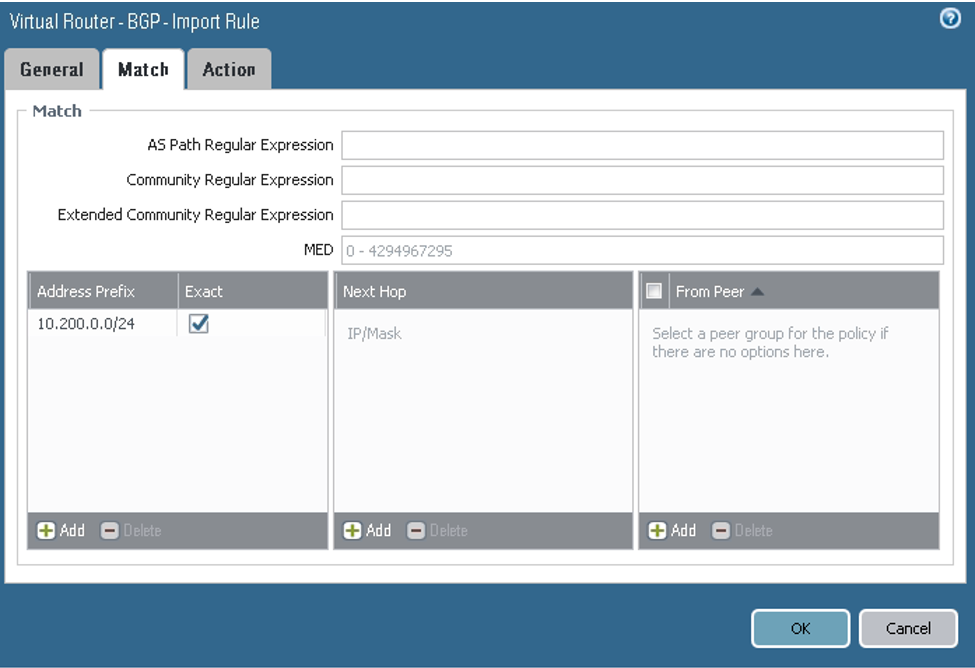

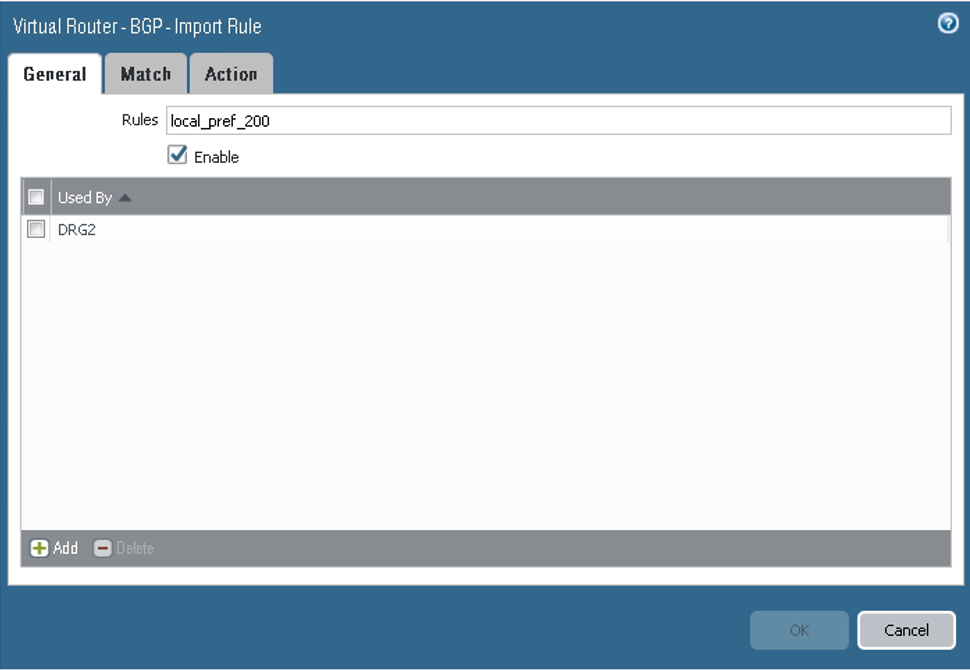

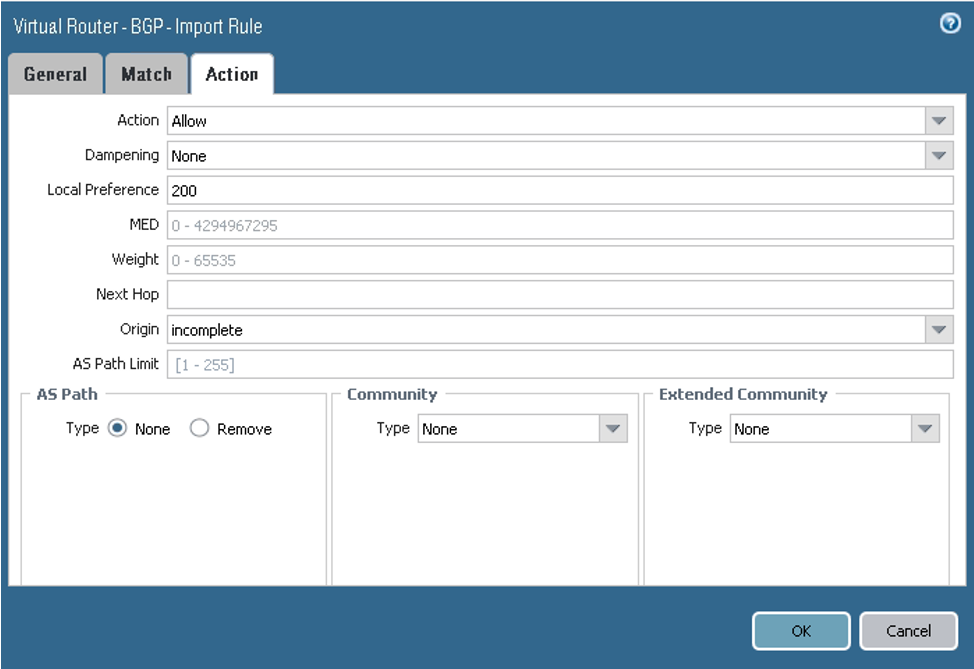

En el separador Importar, configure los parámetros como se muestra en las siguientes capturas de pantalla. Aquí se configura tunnel.1 como el túnel principal y tunnel.2 como el de copia de seguridad para la ruta de VCN recibida del DRG mediante BGP (10.200.0.0/24). Desde la perspectiva de BGP, ambos túneles tienen el estado Establecido.

-

Para la primera regla, en el separador General, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

En el separador Coincidencia, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

En el separador Acción, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

Para la segunda regla, en el separador General, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

En el separador Coincidencia, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

En el separador Acción, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

-

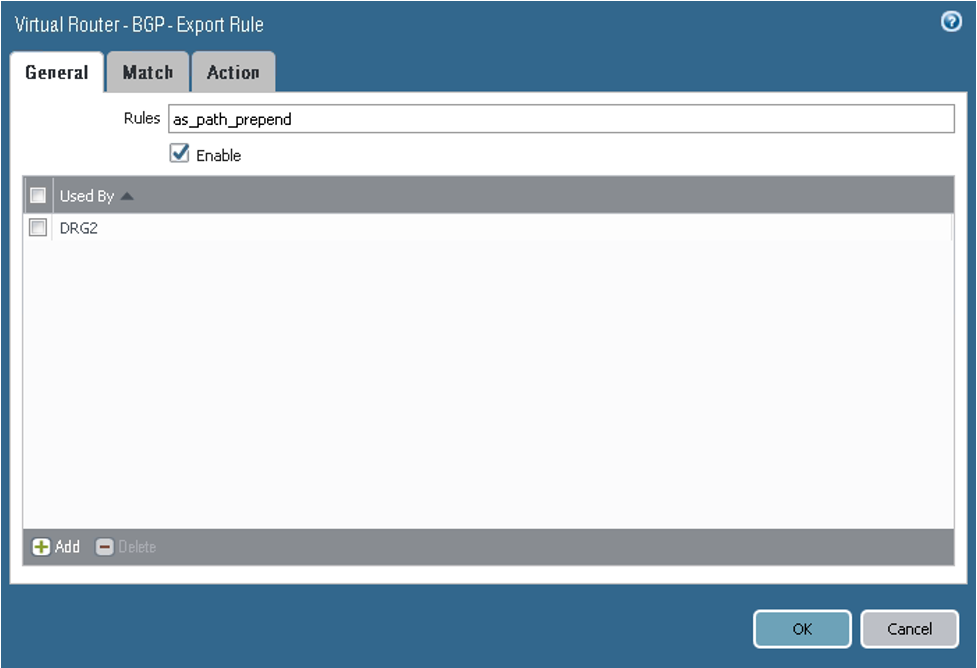

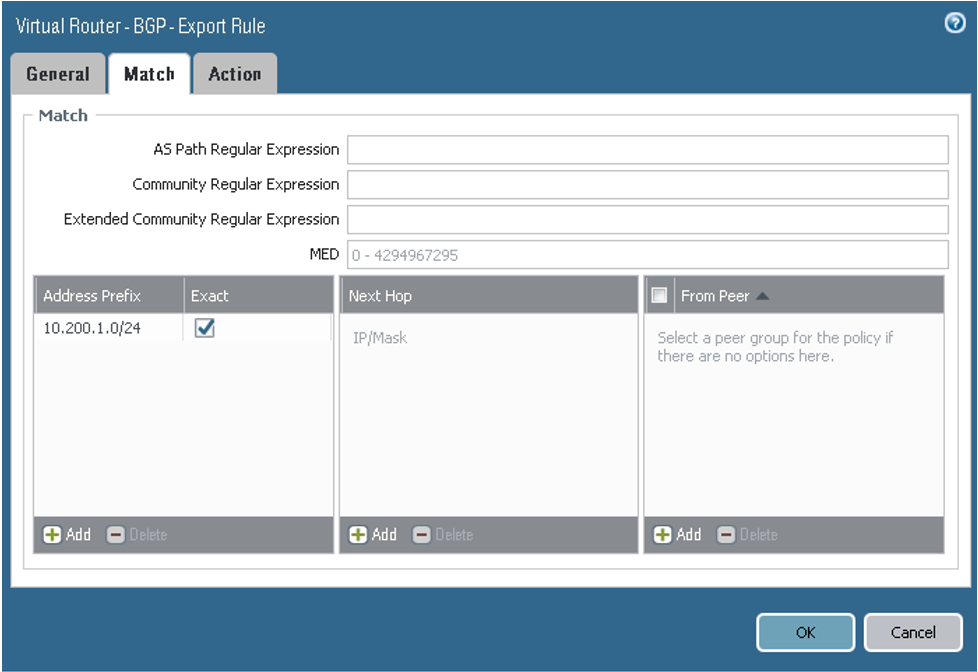

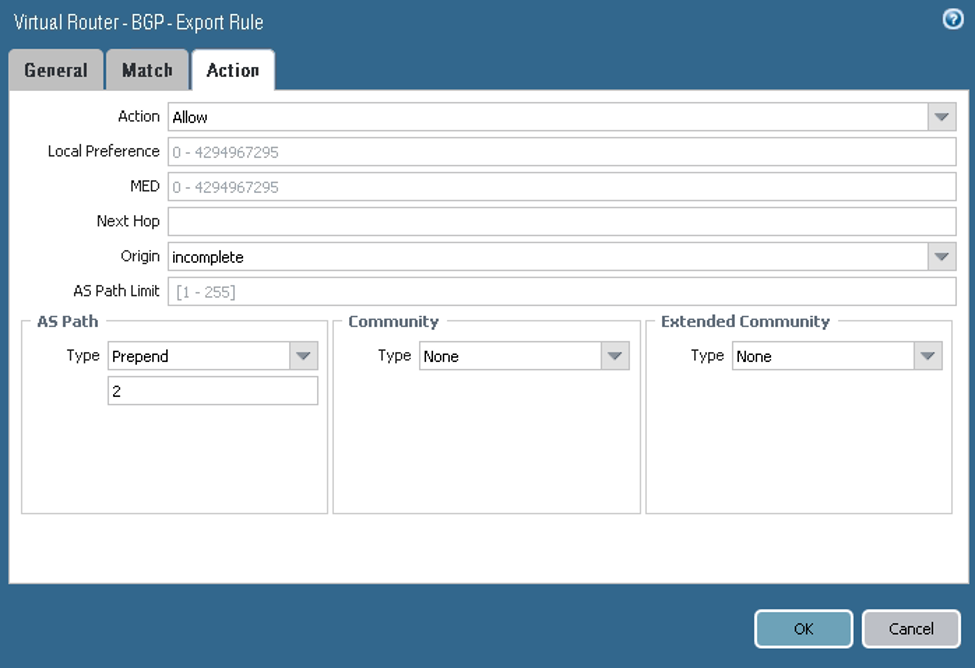

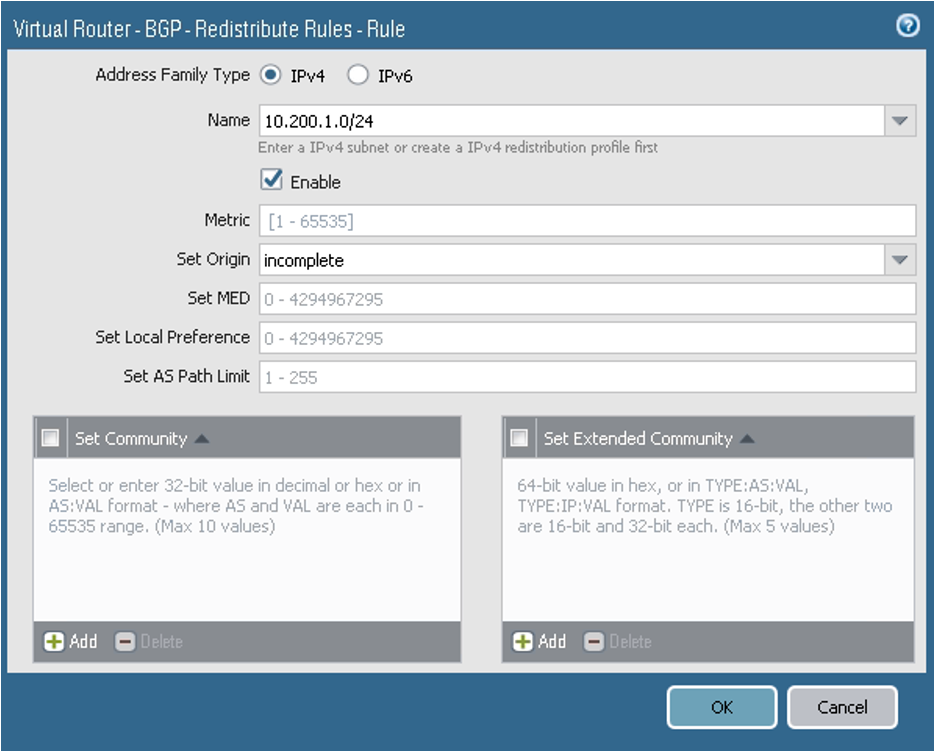

En el separador Exportar, configure los parámetros como se muestra en las siguientes capturas de pantalla. En este caso, se configura una política para forzar que el DRG prefiera tunnel.1 para la ruta de devolución al CIDR de la red local (10.200.1.0/24).

-

En el separador General, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

En el separador Coincidencia, configure los parámetros como se muestra en la siguiente captura de pantalla.

-

En el separador Acción, configure los parámetros como se muestra en la siguiente captura de pantalla.

La siguiente captura de pantalla muestra la configuración de exportación final:

Tenga en cuenta que no hace falta configurar nada en los separadores Avanzada condicional o Agregado.

-

-

En el separador Reglas de redistribución, configure los parámetros como se muestra en la siguiente captura de pantalla. Aquí se anuncia el CIDR de la red local en BGP.

-

Vaya a Network (Red), a Túneles de IPSec, a la columna Enrutador virtual y, a continuación, haga clic en Mostrar rutas.

-

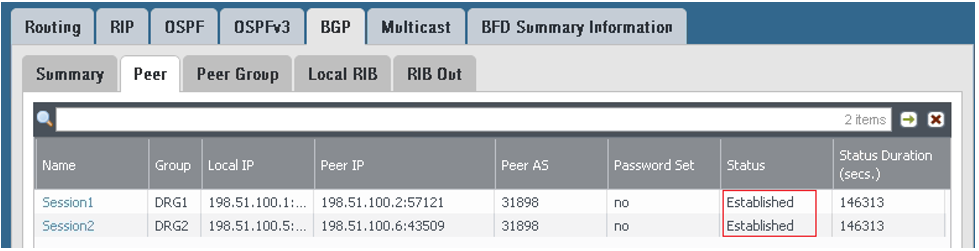

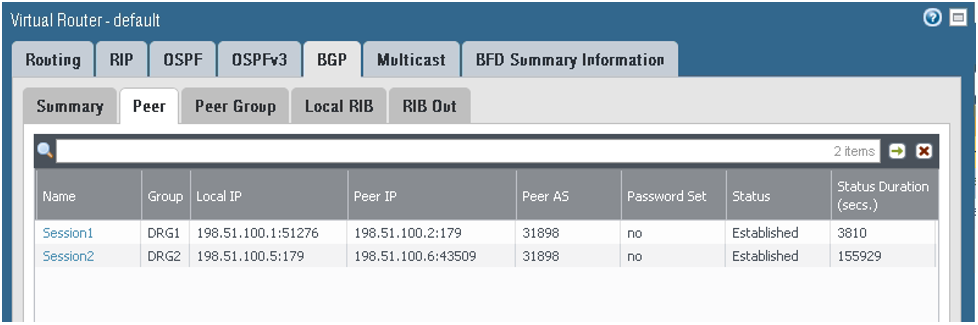

Vaya a BGP y, a continuación, al separador Peer para verificar que se ha establecido la sesión de BGP. Cualquier otro valor significa que la sesión de BGP no se ha establecido correctamente y no se producirá el intercambio de rutas.

-

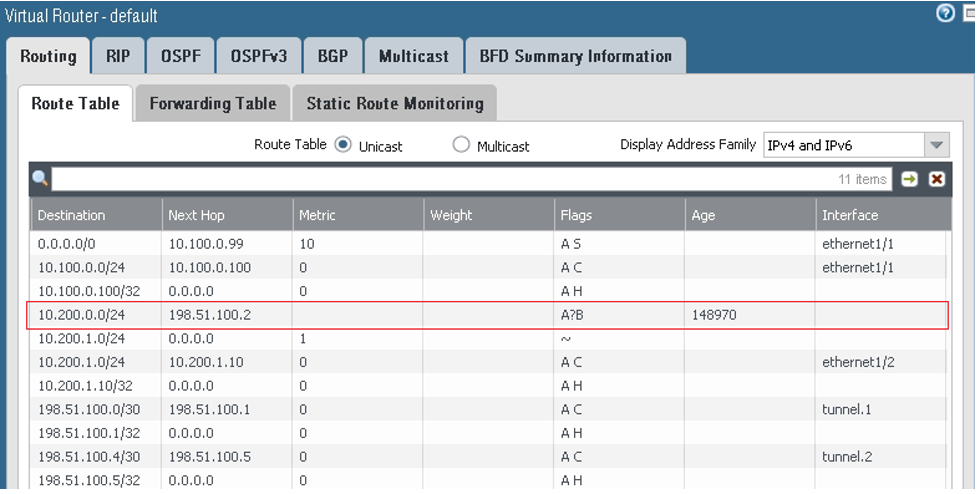

En el separador RIB local: los prefijos se reciben desde el DRG, con tunnel.1 como preferencia.

-

En el separador Salida de RIB: el CIDR de red local se envía mediante BGP a DRG1 con el valor 64511 en as_path, y a DRG2 con el valor 64511, 64511 en as_path. De esta forma, según el algoritmo de mejor ruta de BGP, la ruta preferida por el DRG para acceder al CIDR de red local utiliza la conexión a través de tunnel.1.

Configuración de enrutamiento estático

Utilice las instrucciones aquí si el CPU no admite BGP en IPSec o si no desea utilizar BGP en IPSec.

En esta tarea, se configuran rutas estáticas para dirigir el tráfico a través de las interfaces de túnel para acceder al DRG y, finalmente, a los hosts de la VCN.

- Siga las tareas de la 1 a la 5 de la sección anterior.

- Configure las rutas estáticas:

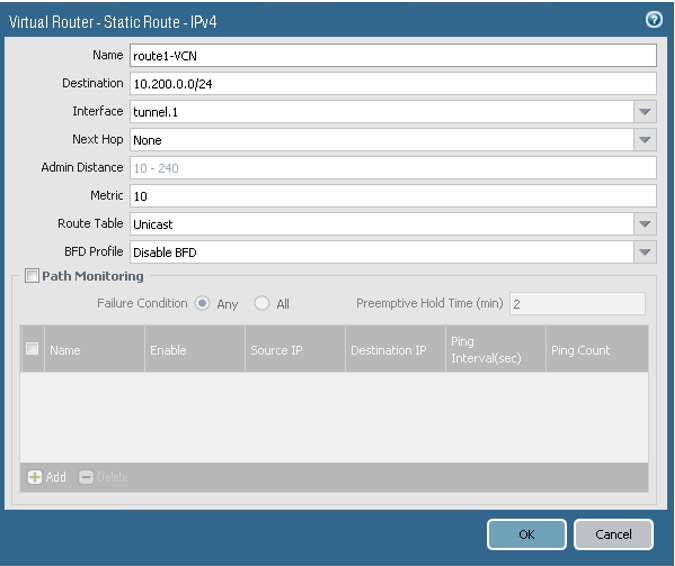

- Vaya a Red, a Enrutadores virtuales, a Por defecto, a Rutas estáticas y, a continuación, seleccione Agregar.

-

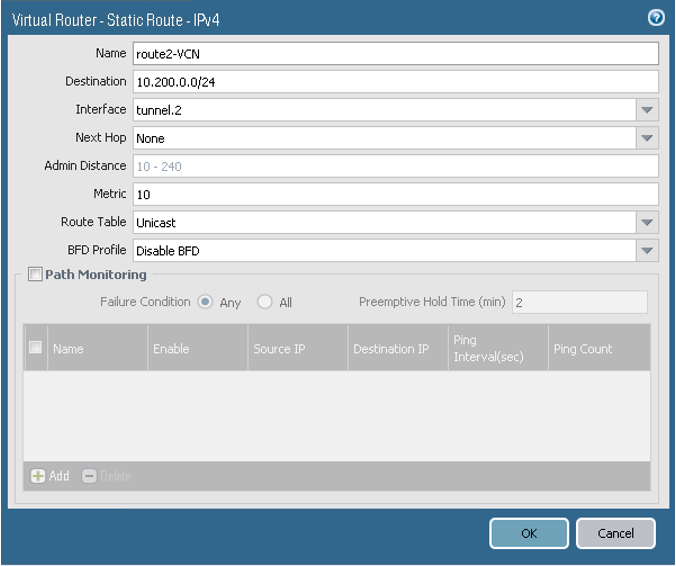

Para la ruta 1, configure los parámetros como se muestra en la siguiente imagen.

-

Para la ruta 2, configure los parámetros como se muestra en la siguiente imagen.

-

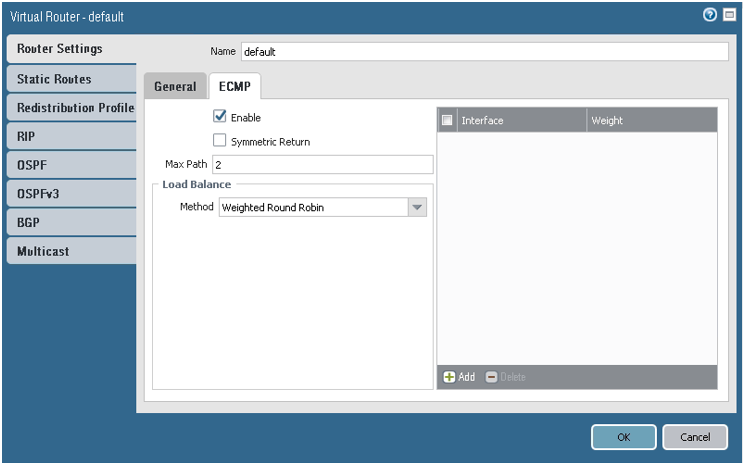

(Recomendado) Active ECMP para el tráfico enviado a través de los dos túneles. La métrica para ambas rutas está definida como 10. A continuación se muestran algunas notas importantes sobre la activación de ECMP:

- Primero verifique si el diseño de red admite ECMP.

- La activación o desactivación de ECMP en un enrutador virtual existente hace que el sistema reinicie el enrutador virtual. El reinicio puede provocar la terminación de las sesiones existentes.

-

En este ejemplo se utiliza el enrutador virtual predeterminado. Utilice el enrutador virtual correcto para este entorno de red.

Para activar ECMP, vaya a Red, a Enrutadores virtuales, a Por defecto, a Configuración de enrutador, a ECMP y, a continuación, seleccione Activar.

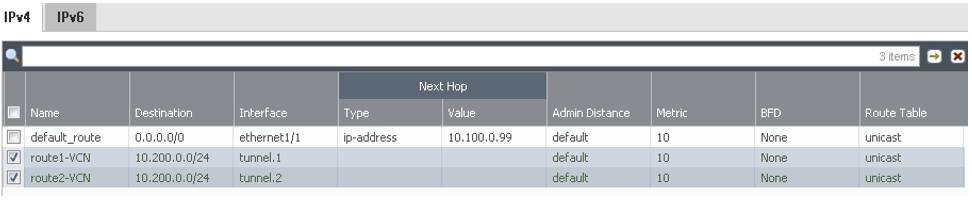

Estas son capturas de pantalla que muestran la configuración final después de completar esta tarea:

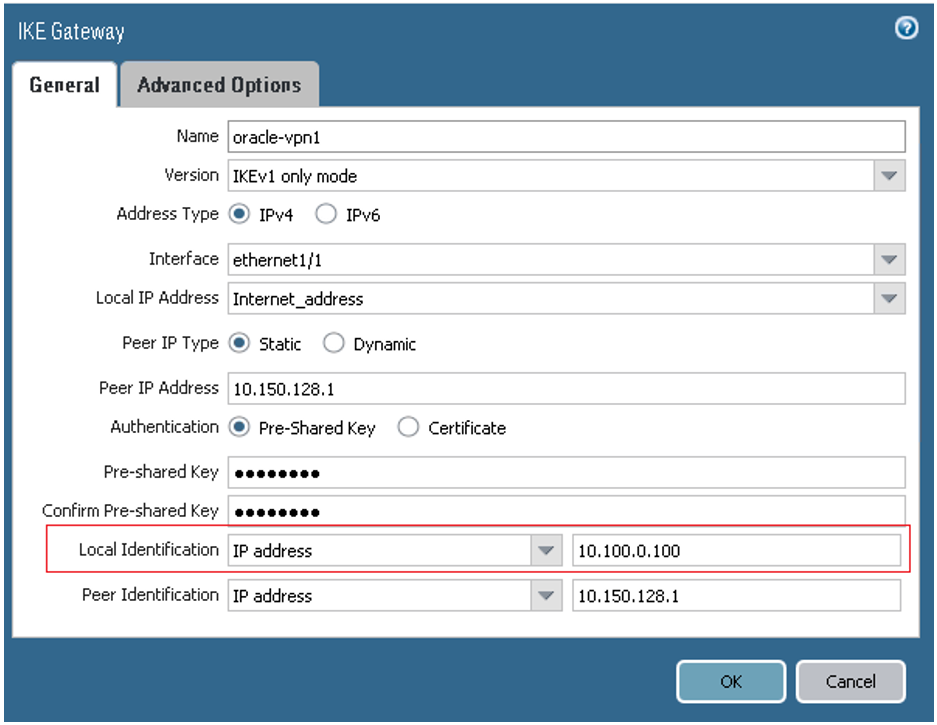

Cambio del identificador de IKE

Si el CPE está detrás de un dispositivo NAT con una dirección IP privada en la interfaz de salida que las interfaces de túnel utilizan como origen, debe especificar la dirección IP pública del dispositivo NAT como identificador de IKE local. Para ello, puede configurar el valor de Identificación local en la configuración del Gateway de IKE:

Verificación

Para verificar el estado del túnel de IPSec:

Utilice este comando para verificar la SA de IKE:

show vpn ike-saUtilice este comando para verificar la configuración del túnel de IPSec:

show vpn tunnel name <tunnel_name>

Para verificar el estado de BGP, busque Establecido:

Para verificar el estado de BGP mediante la línea de comandos:

show routing protocol bgp peer peer-name <name>

Para verificar que las rutas están instaladas en la tabla de rutas:

show routing routeUn servicio de supervisión también está disponible en Oracle Cloud Infrastructure para supervisar de modo activo y pasivo los recursos en la nube. Para obtener información sobre la supervisión de una VPN de sitio a página, consulte Métricas de VPN de sitio a página.

Si tiene alguna incidencia, consulte Solución de problemas de VPN de sitio a sitio.