Componentes de Identity Orchestration

Los componentes de Identity Orchestration sirven como elementos fundamentales que unifican diversos sistemas y gestionan eficazmente el ciclo de vida de la identidad de su empresa. Estos incluyen el agente de Oracle Access Governance para integraciones indirectas, reglas de transformación de datos entrantes y salientes para garantizar la coherencia de datos, reglas de correlación para crear perfiles compuestos y recursos del sistema orquestados para gestionar eficazmente los recursos y los orígenes de control utilizados para cargar los datos.

Agente de Access Governance

El agente de Oracle Access Governance es una imagen docker descargable, que permite a Oracle Access Governance sincronizar de forma continua o periódica con sistemas de identidad de origen autorizados o gestionados en aquellos que no hay disponible una conexión directa.

El agente ejecuta trabajos distribuidos de extracción, transformación y carga (ETL) programados para realizar una sincronización total o incremental de datos de identidad remotos, como usuarios, roles, instancias de aplicación, derechos y asignaciones de derechos, en Oracle Access Governance. Una vez registrado e instalado, el agente se puede supervisar mediante la consola de Oracle Access Governance. El agente se ejecuta en un entorno docker ubicado en el entorno local (cliente). Este entorno debe cumplir los siguientes requisitos:

- Instalación de Docker o Podman

- Permitir conexión a la base de datos de identidad de destino del cliente

- Permitir conexión a la instancia de Oracle Access Governance del cliente alojada en Oracle Cloud. Si es necesario, esta conexión se puede realizar a través de un proxy web.

El agente extrae datos, recogidos por el servicio Oracle Access Governance de ingesta, y se cargan en Oracle Access Governance para el consumo.

Las solicitudes de cumplimiento (aprovisionamiento de cuentas o corrección de acceso de bucle cerrado) se transfieren a los sistemas gestionados. Por ejemplo, cuando se completen las campañas de revisión de acceso, los permisos que se hayan revocado en Oracle Access Governance se solucionarán mediante el lanzamiento de una operación en el sistema orquestado. Esta solicitud de revocación se transferirá al sistema gestionado a través del agente.

Los agentes solo se aplican en los casos en los que no se puede establecer una conexión directa con Oracle Access Governance. Normalmente, necesitará un agente al realizar la integración con los sistemas locales. El agente de Oracle Access Governance actúa como árbitro que soporta la sincronización de orígenes autorizados o sistemas gestionados y Oracle Access Governance.

Transformaciones de Datos

Los diferentes sistemas representan los datos de forma diferente. Oracle Access Governance le permite manipular y transformar los datos de identidad y cuenta entrantes desde Sistemas Gestionados o de Origen Autorizado, o los datos salientes que se aprovisionan en Sistemas Gestionados. Puede modificar los valores de datos para cumplir sus requisitos, como incluir valores derivados o garantizar un formato coherente. Esto garantiza la coherencia de los datos y la unificación del sistema.

- Mejore los atributos de identidad entrantes que se ingieren desde un origen autorizado a Oracle Access Governance mediante reglas de transformación de entrada. Por ejemplo, puede definir el nombre de usuario en mayúsculas o concatenar el nombre de familia con el nombre para crear un nombre mostrado.

- Mejore los atributos de las cuentas entrantes que se ingieren desde los sistemas gestionados a Oracle Access Governance mediante reglas de transformación de entrada. Por ejemplo, puede concatenar el nombre de usuario con el dominio por defecto para definir el correo electrónico principal en Oracle Access Governance.

- Personalice los atributos de identidad compuestos creados en Oracle Access Governance para que pueda hacer coincidir los atributos entrantes. Por ejemplo, las aplicaciones de Database User Management almacenan el nombre de usuario en un formato específico y, dado que solo contiene datos de cuenta, tendría que personalizar los atributos de identidad compuestos en Oracle Access Governance para que el nombre de usuario de DBUM entrante coincida con los atributos de identidad disponibles en Oracle Access Governance.

- Defina los atributos de cuenta mediante la mejora de los atributos de identidad para el aprovisionamiento de cuentas por parte de Oracle Access Governance en sistemas gestionados. Por ejemplo, si define jobDescription en algún valor fijo, en caso de que tenga un valor nulo.

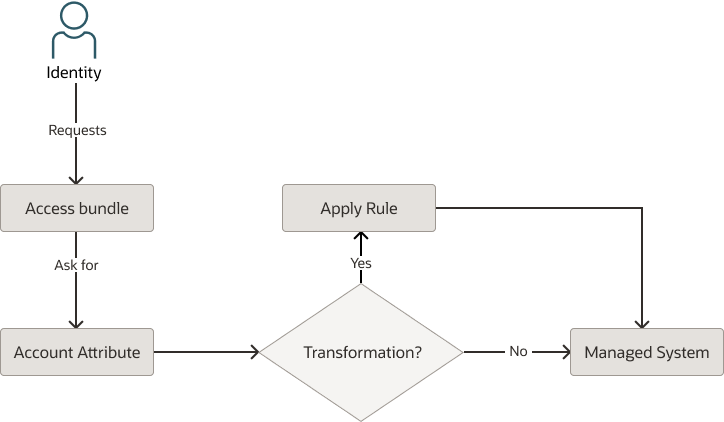

Tipos de transformación y su flujo de trabajo

Veamos los tipos de transformaciones disponibles en Oracle Access Governance y su flujo de trabajo:

- Primero debe integrar un origen autorizado con Oracle Access Governance agregando un sistema orquestado. Aquí, puede ejecutar transformaciones entrantes en los datos de atributos de identidad de origen durante el proceso de ingestión de datos. Por ejemplo, puede integrar Oracle HCM como origen autorizado y aplicar transformaciones de entrada para crear un nombre mostrado a partir del nombre completo. Estas transformaciones son únicas y específicas para cada sistema orquestado.

- Una vez que integra sistemas de origen autorizados, internamente, se crea un perfil de identidad compuesto que contiene atributos núcleo y personalizados en Oracle Access Governance. Este perfil de identidad compuesto puede contener atributos de identidad de varios orígenes autorizados que haya integrado. Por ejemplo, la identidad en Oracle Access Governance puede contener atributos jobCode ingeridos desde Oracle HCM y departamento ingeridos desde el archivo plano. En el caso de que el mismo atributo esté disponible en más de un origen autorizado, tiene la opción de seleccionar y cambiar el sistema orquestado del que desea traer este valor de atributo. Consulte Gestión de atributos de identidad para obtener más información. Este perfil de identidad compuesto actúa como fuente de datos para que Oracle Access Governance realice varias operaciones de gobernanza y aprovisionamiento.

- A continuación, integre los sistemas gestionados para cargar atributos de cuenta. Estos atributos de cuenta se confrontan con los atributos de identidad compuestos disponibles en Oracle Access Governance.

- Para el aprovisionamiento saliente, manipulará los atributos de identidad compuestos disponibles en Oracle Access Governance para un aprovisionamiento preciso de cuentas en sistemas gestionados.

Transformación de datos entrantes

Las transformaciones de datos entrantes permiten controlar cómo se transforman los valores de atributo cuando se reciben de un sistema orquestado en Oracle Access Governance. Al cargar datos de un sistema orquestado, los atributos de identidad y cuenta se importarán a Oracle Access Governance. Durante el proceso de carga o ingestión de datos, es posible aplicar transformaciones de datos a los atributos.

Un ejemplo de caso de uso puede incluir algunos de los siguientes:

- Rellene el atributo de identidad primaryEmail en Oracle Access Governance concatenando FirstName, ., LastName, @mydomain.com. Así es como lo logra en Oracle Access Governance.

user.getFullName().getGivenName().concat('.',user.getFullName().getFamilyName())+'mydomain.com' - Defina el valor de un atributo en otro valor si el valor que proviene del sistema orquestado es nulo. Un ejemplo podría ser si la organización es nula y, a continuación, definir el valor en Oracle Access Governance en un valor fijo.

user.getOrganization() != null && user.getOrganization().getDisplayName() != null ? user.getOrganization().getDisplayName() : 'Oracle Access Governance'

Transformación de datos salientes

La orquestación de identidades incluye la capacidad de aprovisionar cuentas mediante la funcionalidad de acceso basada en solicitudes de acceso (autoservicio), solicitudes de acceso (para otros usuarios) o políticas. Como parte de este proceso, es posible aplicar transformaciones de datos a los datos aprovisionados en la cuenta del sistema gestionado. Al disparar operaciones de aprovisionamiento como Restablecer contraseña o Crear cuenta en Oracle Access Governance, se pueden llamar reglas de transformación de datos que derivan valores de los datos de identidad y transforman los datos mediante cadenas y otras manipulaciones, de modo que el aprovisionamiento de cuentas se realice con identidades correctas en el sistema gestionado.

- Rellene el atributo workEmail en el sistema gestionado aprovisionado con el valor de atributo de identidad primaryEmail.

- Cree un valor para el atributo displayName en el sistema gestionado aprovisionado concatenando la identidad title, userName y employeeNumber.

- Defina el valor de un atributo en otro valor si el valor de entrada de identidad es nulo. Un ejemplo podría ser si organization es nulo y, a continuación, defina el valor en un valor fijo en la cuenta del sistema gestionado aprovisionada.

Atributos de Identidad: Personalización del Perfil de Identidad Compuesto de Oracle Access Governance mediante la Aplicación de Reglas de Transformación

Al cargar atributos de identidad de varios orígenes autorizados, se crea un perfil de identidad compuesto en Oracle Access Governance, que contiene atributos de identidad de varios orígenes. Al cargar atributos de cuenta desde sistemas gestionados, los valores disponibles en este perfil de identidad compuesto coinciden con los atributos de cuenta (coincidencia de cuenta de identidad). En circunstancias especiales, puede que tenga que aplicar reglas de transformación adicionales en este perfil de identidad compuesto para que pueda coincidir con los datos entrantes de varios sistemas. Normalmente, necesita este tipo de transformación para personalizar un atributo de identidad dentro de Oracle Access Governance para que coincida con los atributos de cuenta entrantes desde sistemas gestionados.

Las transformaciones entrantes son específicas de un sistema orquestado y la personalización de atributos de identidad se aplica al perfil de identidad compuesto creado en Oracle Access Governance. Por ejemplo, si ha aplicado una transformación de entrada en JobCode ingerida desde Oracle HCM pero ha seleccionado Archivo plano como origen de este atributo en la página Gestionar identidades, esta transformación no tendrá ningún impacto en el valor disponible en Oracle Access Governance.

Escenario

Por ejemplo, Database User Management (DBUM) puede almacenar un atributo, como un nombre de usuario en un formato muy específico, diferente del nombre de usuario disponible en el perfil de identidad compuesto en Oracle Access Governance. Para hacer coincidir una cuenta DBUM con la identidad que existe en Oracle Access Governance, debe personalizar el atributo de identidad mediante la aplicación de reglas de transformación. Como DBUM es una cuenta del sistema gestionado, no puede manipular los datos de identidad mediante la aplicación de reglas de transformación de entrada. Aquí es donde debe personalizar los atributos de identidad compuestos. Por ejemplo, al conectar MySQL DBUM, Oracle Access Governance agrega un atributo de identidad interno userNameMysql, con las reglas de transformación aplicables. A continuación, puede hacer coincidir el nombre de usuario entrante de My SQL DBUM con el atributo de identidad userNameMysql. Se aplica la misma regla en el lado de la transformación de salida para que el aprovisionamiento de cuentas se realice con precisión.

| Origen autorizado | Atributo de Identidad Compuesto | Sistema gestionado |

|---|---|---|

|

|

|

|

El atributo de identidad username tiene un valor diferente al atributo de cuenta userLogin y no podemos coincidir con estos atributos. La transformación de atributos de identidad compuestos transformará John.Doe@o.com en John_Doe@o.com y se almacenará en el archivo userNameMysql creado en Oracle Access Governance. Una vez hecho esto, el valor entrante, John_Doe@o.com, coincidirá.

Como mejor práctica, recomendamos utilizar transformaciones de entrada para transformar un atributo de identidad y limitar el uso de reglas de transformación en el perfil de identidad compuesto. Puede interferir con el aprovisionamiento de cuentas.

Atributos de la compañía

Los atributos de cuenta de Oracle Access Governance permiten a los administradores configurar atributos de cuenta adicionales más allá de los por defecto soportados para un sistema orquestado. Puede asignar valores de origen para atributos de cuenta desde un sistema gestionado, desde un archivo de referencia de valores de clave global o definirlos al crear un grupo de acceso.

Al configurar un sistema orquestado, este incluirá un juego de atributos por defecto que proporcionan detalles de una cuenta según se define para el sistema de destino concreto que está utilizando como origen. En algunos casos, puede que tenga que incluir atributos adicionales en la integración que estén presentes en el sistema de destino, pero que no estén expuestos por defecto. Aquí es donde entran los atributos de cuenta.

- El usuario puede ver los atributos de cuenta de un sistema orquestado especificado. El usuario puede ver los atributos predeterminados creados como parte de la inicialización del sistema orquestada, así como los atributos de cuenta creados por el usuario.

- El usuario puede crear atributos de cuenta en la definición del sistema orquestada.

- El usuario puede editar atributos de cuenta en la definición del sistema orquestada.

- El usuario puede suprimir atributos de cuenta en la definición del sistema orquestada.

- Los atributos de cuenta soportan tipos de dato simples y complejos.

- Los atributos de cuenta se pueden utilizar en transformaciones tanto de entrada como de salida.

- Los atributos de cuenta están soportados para los sistemas orquestados configurados en modo de sistema gestionado.

- Los atributos de cuenta no están soportados para:

- Sistemas orquestados de Oracle Cloud Infrastructure (OCI).

- Sistema orquestado de Oracle Identity Governance.

- Sistemas orquestados configurados en modo de origen autorizado.

- Los atributos de cuenta creados por el usuario no están disponibles para:

- Sistemas orquestados de la tabla de aplicaciones de base de datos.

- Sistemas genéricos orquestados de REST.

Veamos algunos casos de uso simples:

Caso de uso: agregar atributo de cuenta mediante definición de grupo de acceso

En este caso de uso, el administrador ha creado un atributo de cuenta que está asignado al atributo Description en el sistema gestionado y tiene un origen de valor definido para acceder al grupo. También han definido un grupo de acceso que incluye el atributo de cuenta. Cuando un usuario solicita el grupo de acceso, se le solicita que introduzca un valor para Descripción. Una vez que se aprueba la solicitud de grupo de acceso, la cuenta se aprovisiona en el sistema gestionado. El valor del atributo Descripción introducido por el usuario puede o no estar sujeto a una transformación saliente. Por último, el valor de Descripción se aprovisiona como parte de la cuenta creada para el usuario.

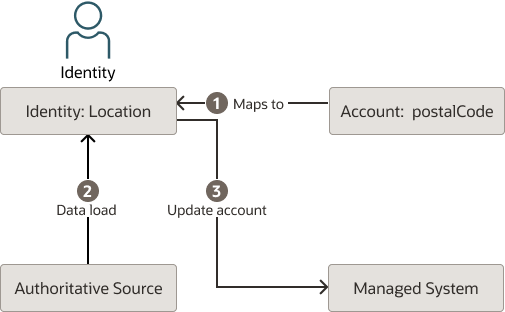

Caso de uso: reflejo de actualización de atributo de identidad en atributo de cuenta

En este caso de uso, un administrador ha creado un atributo de cuenta postalCode que, además de estar asignado al sistema gestionado, también está asociado a un atributo de identidad, Location. Supongamos que tenemos una identidad en Oracle Access Governance para un usuario, Alice. La identidad de Alice se deriva de un origen autorizado, como Oracle HCM. Alice mueve la casa, lo que provoca un cambio en el valor de ubicación de Oracle HCM. En la siguiente carga de datos, esta actualización se reflejará en Oracle Access Governance, donde se actualizará el atributo identity:Location de Alice. Con los atributos de cuenta, este cambio también disparará una actividad de actualización de cuenta que actualizará el valor de account:postalCode con el contenido de identity:Location. De esta forma, puede sincronizar los atributos de cuenta con valores derivados de un origen autorizado.

Perfiles de cuenta - Plantillas reutilizables para generación de paquetes de acceso

Los perfiles de cuenta de Oracle Access Governance sirven como plantillas reutilizables que estandarizan y simplifican la creación de nuevas cuentas de usuario en sistemas gestionados mediante la definición previa y el almacenamiento de valores por defecto para sus atributos de cuenta. De esta forma, se optimiza el aprovisionamiento de usuarios, se garantiza la coherencia de los datos y se reduce el esfuerzo manual.

Visión general de los perfiles de cuenta en Oracle Access Governance

Al aprovisionar nuevas cuentas de usuario en un sistema gestionado desde Oracle Access Governance, debe transferir información obligatoria o atributos comunes. Los perfiles de cuenta actúan como un plan detallado que permite definir valores por defecto una vez para los atributos comunes que necesita el sistema gestionado.

De esta forma, se garantiza la coherencia en el aprovisionamiento y se elimina la necesidad de introducir manualmente los detalles de la cuenta con frecuencia en cada grupo de acceso, lo que simplifica la gestión de permisos.

Al definir perfiles de cuenta, puede optar por proporcionar valores por defecto o solicitar al solicitante que proporcione valores durante la solicitud de autoservicio.

Al enlazar un perfil de cuenta a un grupo de acceso, Oracle Access Governance rellena sin problemas la información por defecto necesaria durante el aprovisionamiento de usuarios, lo que garantiza que la nueva cuenta se cree correctamente con datos precisos y coherentes.

Un perfil de cuenta se puede enlazar a varios paquetes de acceso, ya que no es específico de ninguno.

Solo puede asignar un único perfil de cuenta a un grupo de acceso.

Funciones clave de los perfiles de cuenta

Exploremos las capacidades de los perfiles de cuenta examinando las funciones clave.

- Integridad referencial: impide la supresión de un perfil de cuenta si está enlazado a un grupo de acceso, manteniendo la consistencia de los datos y la integridad referencial.

- Actualizaciones centralizadas: la actualización de un valor de atributo de perfil de cuenta propaga ese cambio en todos los paquetes de acceso asociados. Esto dispara las solicitudes de aprovisionamiento para los usuarios afectados con el valor de atributo de cuenta actualizado. Esto elimina el esfuerzo manual de actualización de paquetes de acceso individuales.

- Plantillas reutilizables: sirva como instantáneas agrupadas de atributos que se pueden reutilizar fácilmente en diferentes paquetes de acceso, lo que elimina la configuración redundante.

Reglas de coincidencia

Oracle Access Governance aprovecha las reglas de correlación o coincidencia para hacer coincidir los datos de identidad ingeridos de diferentes orígenes autorizados y, por lo tanto, crear un perfil de identidad compuesto. Del mismo modo, durante la ingestión de datos desde sistemas gestionados, pueden existir varias cuentas para una identidad. En este caso, los datos de la cuenta deben ingerirse y coincidir con las identidades respectivas. Las reglas de coincidencia de cuentas se pueden aprovechar para asociar cuentas de usuario ingeridas desde aplicaciones descendentes con identidades en Oracle Access Governance. Si tiene un sistema que actúa como origen autorizado y sistema gestionado en Oracle Access Governance, puede implantar la confrontación de identidades y cuentas para el mismo sistema.

Puede crear fácilmente estas reglas de correlación en Oracle Access Governance utilizando atributos de identidad y cuenta. Si una cuenta no se puede confrontar automáticamente con una identidad, Oracle Access Governance crea una microcertificación para esta cuenta no confrontada, de modo que se pueda confrontar manualmente con la identidad o solucionarse desde el sistema gestionado.

Tipos de reglas de coincidencia

Cuando se reciben datos de un sistema orquestado, Oracle Access Governance comprueba si los datos coinciden con los datos ya incorporados como identidad o cuenta. Oracle Access Governance soporta los siguientes tipos de coincidencia:

- Coincidencia de identidad: esta coincidencia comprueba si una identidad entrante coincide con una identidad existente o es nueva en Oracle Access Governance. Si es una coincidencia, los datos entrantes se correlacionan con la identidad existente. Si no hay ninguna coincidencia, los datos se utilizan para crear una nueva identidad en Oracle Access Governance.

- Coincidencia de cuentas: esta coincidencia comprueba si una cuenta entrante coincide con una identidad existente. Si hay una coincidencia, la información de la cuenta se correlaciona con la identidad coincidente. Si no se encuentra ninguna coincidencia, la cuenta se marca como no coincidente.

Estadísticas para resultados de confrontación

Utilice las estadísticas para ver una lista de cuentas o identidades entrantes, incluidas las identidades o cuentas coincidentes, no coincidentes o múltiples.

- Sin coincidencia: la identidad o la cuenta de entrada no están enlazadas a una identidad existente. Haga coincidir manualmente con la identidad correcta o realice la acción de solución adecuada para el sistema.

- Regla de coincidencia: las identidades o las cuentas se confrontan automáticamente según las reglas de coincidencia configuradas.

- Varias coincidencias: se han encontrado varias coincidencias en una identidad, revisar cuentas o identidades y hacer coincidir manualmente con la identidad correcta.

- Usuario Suprimido: Muestra las cuentas huérfanas que se han enlazado previamente a una identidad, pero la identidad asociada se ha suprimido del origen autorizado. La cuenta permanece en el sistema gestionado sin ninguna identidad asociada.

- Aprovisionada por AG: la cuenta coincide porque se ha creado o aprovisionado mediante Oracle Access Governance. Si la cuenta no se debe enlazar, desvincule la cuenta.

Algunos valores de atributo de cuenta pueden enmascararse (se muestran como asteriscos, "********") según las políticas de su organización. Consulte: Configuración de atributos de cuenta.

En función del rol de aplicación, puede realizar las acciones de varios módulos de Oracle Access Governance. Para obtener más información, consulte Coincidencia de atributos de identidad y cuenta con reglas de correlación y Realización de operaciones de ciclo de vida de cuentas en el explorador de datos.

Recursos del sistema orquestados

Puede decidir qué recursos desea ingerir de los sistemas, lo que permite un control total del origen utilizado para cargar datos en Oracle Access Governance. Puede gestionar los recursos que se rellenan desde los sistemas orquestados. Esta funcionalidad es muy específica de Oracle Identity Governance.

Un caso de uso típico puede ser que tenga datos de identidad gestionados por Oracle Identity Governance (OIG) y que desee gobernanza de forma híbrida hasta que migre completamente al entorno en la nube. Por defecto, todos los recursos ingeridos desde el origen autorizado y el sistema gestionado estarán disponibles para Oracle Access Governance. A medida que agrega conexiones directas entre Oracle Access Governance y los sistemas, puede eliminarlas de su sistema de gobernanza principal para evitar la duplicación de datos.

Descripción de los sistemas virtuales para un sistema orquestado

Los sistemas virtuales permiten que una sola integración orquestada represente y gestione varias aplicaciones o dominios relacionados como subsistemas lógicos. Esto resulta útil cuando una empresa puede tener varios dominios o subsistemas que se deben gestionar, cada uno con datos diferentes pero que comparten el mismo esquema estructural.

En lugar de crear y gestionar un sistema orquestado independiente para cada dominio, los sistemas virtuales permiten:

- Agrupe varias aplicaciones en un único sistema orquestado.

- Almacene y procese archivos de datos por aplicación según la asignación.

- Gestione estas aplicaciones individualmente para el aprovisionamiento de las funciones de control de acceso.

Se aplica a: archivo plano

Ejemplo

Supongamos que su empresa integra tres dominios de AD: Alpha, Beta y Gamma. Sin sistemas virtuales, cada uno requeriría un sistema orquestado independiente

- Configure un único sistema orquestado (por ejemplo,

Flatfile-MultiApp-01) y active los sistemas virtuales. - Cargue un CSV como con el ID y el nombre:

ID Nombre virtual_ad_123 Alfa virtual_ad_456 Beta virtual_ad_789 Gamma - Después de realizar integraciones correctas, consulte la estructura del cubo:

inbox/ IDENTITY/ virtual_ad_123 virtual_ad_456 virtual_ad_789 PERMISSION/ virtual_ad_123 virtual_ad_456 virtual_ad_789 TARGETACCOUNT/ virtual_ad_123 virtual_ad_456 virtual_ad_789

Nota

Las subcarpetas, como virtual_ad_123, virtual_ad_456, etc., solo se crean cuando los sistemas virtuales están activados. - Realice los pasos posteriores a la configuración para agregar los archivos de datos en las carpetas respectivas. Cualquier extensión de esquema para un sistema orquestado se aplicaría en todos los sistemas virtuales. Para obtener más información, consulte Integrate with Flat File - Post Configuration.