PeopleSoft

PeopleSoft es un conjunto de aplicaciones empresariales de Oracle que admite soluciones de gestión de capital humano, finanzas, cadena de suministro y campus. Si desea desplegar PeopleSoft en Google Cloud o migrar PeopleSoft de su centro de datos a Google Cloud, puede planificar una topología segura y de baja latencia aprovechando Oracle AI Database@Google Cloud.

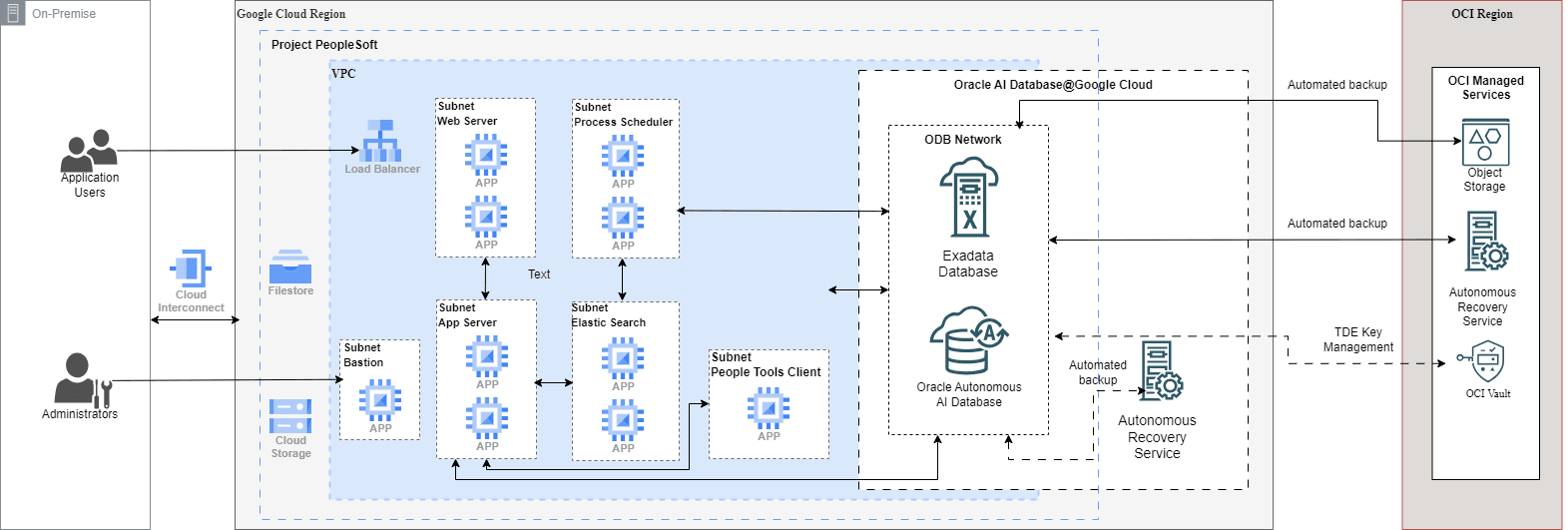

Obtén más información sobre la arquitectura de referencia para ejecutar Oracle PeopleSoft en Google Cloud aprovechando Oracle AI Database@Google Cloud para la capa Database y Google Compute Engineer (GCE) para las capas web y de aplicación. Esta configuración proporciona una configuración de baja latencia, ya que los servicios de Oracle AI Database se despliegan en el mismo centro de datos de Google Cloud.

Actualmente, Oracle Exadata Database Service on Dedicated Infrastructure, Oracle Autonomous AI Database Service y Oracle Exadata Database Service on Exascale Infrastructure están soportados con Oracle AI Database@Google Cloud. Puede consultar la matriz de disponibilidad regional para determinar los servicios soportados por las regiones de OCI y Google Cloud.

Este documento está destinado a arquitectos en la nube, administradores de infraestructura y administradores de sistemas PeopleSoft responsables de diseñar, desplegar y operar entornos PeopleSoft. Se recomienda estar familiarizado con la arquitectura y los componentes de PeopleSoft, Oracle AI Database y las plataformas en la nube, incluidas Oracle Cloud Infrastructure (OCI) y Google Cloud Platform (GCP).

Arquitectura

Esta arquitectura demuestra el despliegue de aplicaciones de Oracle PeopleSoft en una única zona de disponibilidad de la región de GCP. Para el despliegue de Disaster Recovery, se puede desplegar una configuración similar en varias regiones GCP. Para configurar las bases de datos para que utilicen la pila de aplicaciones y Oracle Active Data Guard, puede utilizar rsync para sincronizar los sistemas de archivos entre regiones. Para obtener más información sobre el diseño y la implantación de arquitecturas de recuperación ante desastres, consulte Oracle Maximum Availability Architecture for Oracle AI Database@Google Cloud.

Esta arquitectura despliega todos los componentes dentro de una sola región de GCP y destaca importantes consideraciones de diseño para PeopleSoft en GCP con Oracle AI Database@Google Cloud.

Nivel de red

Esta arquitectura muestra el despliegue de la aplicación PeopleSoft en una única zona de disponibilidad de GCP, lo que garantiza una baja latencia. La arquitectura consta de una VPC de Google Cloud con host bastión, equilibrador de carga, servidor web, servidor de aplicaciones, programador de procesos y servidor elástico en subredes independientes y red de ODB con Oracle AI Database. La conectividad a entornos locales se puede establecer mediante la interconexión en la nube (dedicada/socia) con el enrutador en la nube para el acceso privado y de baja latencia (o VPN en la nube como alternativa). Las instancias de VM del motor de recursos informáticos para el servidor web, el servidor de aplicaciones, el programador de procesos y el servidor elástico se pueden colocar en varios grupos de instancias.

El host bastión se despliega en una subred con una dirección IP externa (pública), mientras que el resto de los componentes de base de datos y PeopleSoft residen en subredes sin direcciones IP externas. Las direcciones IP externas se pueden asociar a instancias específicas en función de los requisitos empresariales u operativos. El acceso seguro a las instancias privadas se proporciona a través de port22 (SSH) a través del host bastión o a través de Cloud Interconnect/VPN cuando se configura la conectividad directa a los centros de datos locales.

Los componentes de la aplicación PeopleSoft se despliegan en una única zona GCP para garantizar una conectividad de baja latencia. La base de datos se despliega en una única zona con Oracle RAC activado por defecto. Para la redundancia regional, la base de datos se puede desplegar en una segunda zona o región mediante Oracle Data Guard, lo que proporciona alta disponibilidad y recuperación ante desastres a nivel regional.

Consideraciones de diseño de redes

- Al planificar el espacio de dirección IP, tenga en cuenta los requisitos de la subred de Oracle AI Database@Google Cloud y aborde los escenarios de consumo de espacio.

- Planifique cuidadosamente la configuración de DNS, especialmente cuando utilice solucionadores de DNS personalizados, para soportar los requisitos de resolución de DNS de Oracle AI Database@Google Cloud.

- Para arquitecturas de recuperación ante desastres de varias regiones, considere patrones de conectividad de red detallados y enrutamiento entre regiones para Oracle AI Database@Google Cloud.

- Revise los requisitos previos de copia de seguridad y recuperación al principio de la fase de diseño para garantizar que se cumplan los requisitos de acceso a la red.

- Utilice los grupos de seguridad de red (NSG) para restringir el acceso a las máquinas virtuales de base de datos:

- Permita el acceso SSH (puerto 22) solo a través de la VM de GCP Bastion.

- Permitir el tráfico de base de datos (puerto 1521) exclusivamente desde subredes de aplicación PeopleSoft aprobadas y redes locales autorizadas.

Host de bastión

Un host bastión GCP proporciona un punto de acceso administrativo seguro y controlado a la VPC de Google Cloud que aloja cargas de trabajo de Oracle PeopleSoft.

El host bastión se despliega en una subred de gestión pública dedicada y actúa como punto de salto para acceder a máquinas virtuales en subredes privadas que no tienen direcciones IP externas (públicas), lo que garantiza que no estén directamente expuestas a la red pública de Internet. Mediante el uso de un host bastión, la arquitectura mantiene un único punto de acceso conocido que se puede supervisar y auditar de forma centralizada, al tiempo que evita la necesidad de exponer direcciones IP públicas o puertos de entrada abiertos en máquinas virtuales individuales.

En esta arquitectura, las máquinas virtuales de destino no necesitan direcciones IP externas. El acceso administrativo se establece mediante SSH (puerto 22) desde una estación de trabajo de administrador hasta el host bastión y, a continuación, desde el bastión hasta las instancias privadas a través de IP internas. Las reglas de firewall se pueden acotar con precisión para que SSH de entrada solo se permita al host bastión (por ejemplo, desde rangos de IP pública corporativa), y las subredes privadas solo permiten SSH/RDP desde la subred del bastión o la cuenta de servicio del bastión, lo que reduce la superficie de ataque.

Como alternativa a un bastión tradicional con una IP pública, GCP también admite el reenvío TCP de proxy con identidad (IAP), que permite el acceso administrativo a instancias privadas sin abrir SSH/RDP de entrada desde Internet. Con IAP, el acceso se autentica y autoriza mediante Cloud IAM, y las sesiones se pueden registrar a través de los logs de Cloud Audit. Este enfoque reduce aún más la exposición al mantener las instancias privadas y minimizar la necesidad de reglas de firewall de entrada.

El host bastión permite a los administradores conectarse a componentes PeopleSoft privados mediante SSH para Linux y RDP para Windows (cuando corresponda). Las conexiones se inician desde la estación de trabajo del administrador y se enrutan a través del bastión (o a través de IAP), lo que garantiza que las sesiones administrativas se controlen, se puedan auditar y no se expongan directamente a la red pública.

Al centralizar el acceso administrativo y eliminar la exposición directa a máquinas virtuales, un patrón de bastión GCP (o acceso basado en IAP) mejora la seguridad al tiempo que mantiene el acceso operativo a cargas de trabajo privadas.

PeopleSoft Nivel de aplicación

Todas las instancias del nivel de aplicación están configuradas y conectadas a instancias de base de datos que tienen el estado activo. El nivel de aplicación contiene los siguientes componentes de la arquitectura de Internet PeopleSoft:

- Servidores web PeopleSoft: los servidores web PeopleSoft reciben solicitudes de aplicación del entorno web, Internet y la intranet a través del equilibrador de carga. El equilibrador de carga distribuye el tráfico entrante en el puerto 8000 (ejemplo). Reenvía las solicitudes al puerto de Oracle Tuxedo Jolt en el servidor de aplicaciones. En el diagrama de arquitectura, se despliegan varios servidores web para soportar la alta disponibilidad.

- Servidores ElasticSearch: el marco de búsqueda de Oracle PeopleSoft proporciona un método estándar para utilizar índices de búsqueda para todas las aplicaciones PeopleSoft. El marco de búsqueda depende de los servidores ElasticSearch e interactúa con los servidores web PeopleSoft a través del puerto 9200 (ejemplo).

- PeopleSoft servidores de aplicaciones: los servidores de aplicaciones PeopleSoft gestionan la mayor parte de la carga de trabajo en el sistema PeopleSoft. Ejecuta la lógica de negocio y procesa todas las solicitudes de aplicación del servidor web a través de los puertos de Oracle Tuxedo Jolt a través del puerto 9000 (ejemplo). El servidor de aplicaciones también mantiene la conexión SQL a la base de datos a través del puerto 1521. Las solicitudes de aplicación se reciben en el servidor web, se reenvían a los servidores de aplicaciones y, a continuación, se envían a los servidores de base de datos.

- PeopleSoft Process Scheduler: se necesita una instancia del PeopleSoft Process Scheduler para ejecutar procesos o trabajos por lotes, como NVision.

- cliente PeopleTools: los clientes PeopleTools están basados en Windows y también se denominan entorno de desarrollo PeopleTools. Estos clientes se ejecutan en plataformas Microsoft Windows soportadas y pueden conectarse a la base de datos PeopleSoft mediante el software de conectividad de cliente (conexión de dos niveles) a través del puerto 1521 o mediante un servidor de aplicaciones PeopleSoft (conexión de tres niveles) a través del puerto 7000. El cliente PeopleTools es una parte integrada de la arquitectura de Internet PeopleSoft, ya que ayuda a los administradores a realizar tareas de gestión y migración.

Configure el almacenamiento de archivos de Google Cloud para almacenar temporalmente el software PeopleSoft. Se puede crear un único sistema de archivos compartido para distribuir y compartir archivos binarios de software en servidores de aplicaciones PeopleSoft, servidores web y servidores Elasticsearch. Filestore se utiliza normalmente para este fin (NFS), y se recomienda un nivel de Filestore de mayor rendimiento (por ejemplo, Enterprise/High Scale, según corresponda) en niveles inferiores para proporcionar un mayor rendimiento y una menor latencia.

Capa de Base de Datos

Para los requisitos de alta disponibilidad, recomendamos utilizar una de las siguientes opciones de Oracle AI Database@Google Cloud para configurar instancias de base de datos PeopleSoft:

- Oracle Autonomous AI Database sin servidor

- Oracle Exadata Database Service on Dedicated Infrastructure

- Oracle Exadata Database Service on Exascale Infrastructure

Las instancias de base de datos se configuran para alta disponibilidad con Oracle Real Application Clusters (RAC) activado. Para lograr la redundancia de la zona de disponibilidad para la base de datos, utilice Oracle Active Data Guard en modo síncrono para replicar la base de datos en las zonas de disponibilidad.

Un requisito para Active Data Guard es establecer una ruta de red privada entre las zonas de disponibilidad mediante:

- Despliegue de dos redes de ODB diferentes en una VPC o

- Conectividad de eje central de OCI mediante intercambio de VCN con gateways de intercambio de tráfico locales

El puerto 1521 debe estar abierto para la comunicación con Oracle Active Data Guard, ya que los servicios de transporte de Data Guard utilizan el puerto 1521 para transmitir archivos redo log. Para obtener información detallada sobre el diseño de redes, consulte Maximum Availability Architecture (MAA).

Copia de Seguridad y Recuperación

Las copias de seguridad automatizadas de la base de datos se pueden configurar mediante Oracle Autonomous Recovery Service u OCI Object Storage, según el servicio de base de datos seleccionado y los requisitos de recuperación.

Cifrado de datos

Para los datos en tránsito, solo se puede acceder a los servicios de Oracle AI Database@Google Cloud a través de canales de comunicación cifrados. Por defecto, el cliente de Red de Oracle está configurado para utilizar sesiones cifradas, lo que garantiza que todas las conexiones a la base de datos estén protegidas en tránsito.

Oracle AI Database@Google Cloud protege los datos estáticos mediante el cifrado de datos transparente (TDE), que está activado por defecto sin necesidad de configuración de cliente. TDE cifra automáticamente archivos de base de datos, redo logs y deshacer, copias de seguridad y otros datos persistentes cuando se escriben en el almacenamiento y descifra de forma transparente los datos cuando los procesos autorizados acceden a ellos. El cifrado se gestiona mediante un modelo de clave jerárquica, donde una clave de cifrado maestra protege las claves de tablespace que, a su vez, cifran los datos.

Oracle Data Guard entre regiones no está soportado cuando las claves de cifrado gestionadas por el cliente se almacenan en Google Cloud Key Management Service (KMS)

Migración a Oracle AI Database@Google Cloud

Oracle Zero Downtime Migration (ZDM) proporciona varios flujos de trabajo de migración para mover bases de datos PeopleSoft a Oracle AI Database@Google Cloud.

Migración a base de datos de Exadata, base de datos de Exascale y base de datos base

- Migración física en línea

El flujo de trabajo de migración física en línea admite migraciones entre las mismas versiones y plataformas de base de datos. Este enfoque utiliza la transferencia directa de datos y el método

restore from servicepara crear la base de datos de destino, evitando el uso de almacenamiento de copia de seguridad intermedio. Oracle Data Guard se utiliza para mantener sincronizadas las bases de datos de origen y destino, lo que permite una migración con un tiempo de inactividad mínimo. - Migración física fuera de línea

El flujo de trabajo de migración física fuera de línea soporta migraciones entre las mismas versiones y plataformas de base de datos. La base de datos destino se crea mediante la copia de seguridad y restauración de Recovery Manager (RMAN). Google Cloud Filestore se utiliza para proporcionar un recurso compartido de archivos NFS para almacenar archivos de copia de seguridad de RMAN durante el proceso de migración.

- Migración lógica en línea

El flujo de trabajo de migración lógica en línea admite migraciones entre la misma versión de base de datos o entre diferentes plataformas. Este flujo de trabajo utiliza la exportación e importación de Oracle Data Pump para crear la base de datos destino. Google Cloud Filestore proporciona un recurso compartido de archivos NFS para almacenar los archivos de volcado de pump de datos. Oracle GoldenGate se utiliza para sincronizar las bases de datos de origen y destino, lo que permite una migración con un tiempo de inactividad mínimo.

- Migración lógica fuera de línea

El flujo de trabajo de migración lógica fuera de línea admite migraciones entre la misma versión de base de datos o entre diferentes plataformas. La base de datos destino se crea mediante la exportación e importación de Oracle Data Pump. Google Cloud Filestore proporciona un recurso compartido de archivos NFS para almacenar los archivos de volcado de pump de datos utilizados durante la migración.

Migración a una base de datos de IA autónoma (sin servidor)

- Migración lógica en línea

El flujo de trabajo de migración lógica en línea admite migraciones entre la misma versión de base de datos o entre diferentes plataformas. Este flujo de trabajo utiliza la exportación e importación de Oracle Data Pump para crear la base de datos de IA autónoma de destino. Google Cloud Filestore proporciona un recurso compartido de archivos NFS para almacenar archivos de volcado de pump de datos, mientras que Oracle GoldenGate mantiene sincronizadas las bases de datos de origen y destino para lograr una migración con un tiempo de inactividad mínimo.

- Migración lógica fuera de línea

El flujo de trabajo de migración lógica fuera de línea admite migraciones entre la misma versión de base de datos o entre diferentes plataformas. La base de datos de IA autónoma de destino se crea mediante la exportación e importación de Oracle Data Pump. Google Cloud Filestore proporciona un recurso compartido de archivos NFS para almacenar los archivos de volcado de pump de datos utilizados durante la migración.

Visión General de los Componentes

| Componente | Finalidad |

|---|---|

| Oracle AI Database@Google Cloud |

Oracle AI Database@Google Cloud proporciona Oracle Exadata Database Service on Dedicated Infrastructure, desplegado y operado en Google Cloud con integración nativa de Google Cloud. Combina el rendimiento de Exadata y las capacidades de Oracle AI Database con los modelos de redes, seguridad y consumo de Google Cloud. La oferta incluye Oracle Exadata Database Service on Dedicated Infrastructure, Oracle Exadata Database Service on Exascale Infrastructure, Oracle Autonomous AI Database Service y Oracle Base Database Service para alojar la capa de base de datos. |

| Equilibrador de carga | El equilibrador de carga distribuye el tráfico entrante entre los servidores web o de aplicaciones y supervisa continuamente los sondeos de estado de backend para enviar tráfico solo a instancias en buen estado. Esto garantiza la distribución uniforme del tráfico, la alta disponibilidad y el failover automático sin aplicación |

| Bastión | Google Cloud Bastion Virtual Machine permite un acceso seguro RDP y SSH a las máquinas virtuales a través de HTTPS sin necesidad de direcciones IP públicas. Mejora la seguridad al centralizar el acceso administrativo y reducir la exposición a las amenazas de Internet entrantes. |

| Servicio de recuperación autónomo | Autonomous Recovery Service proporciona copia de seguridad automatizada, protección continua de datos y recuperación rápida para Oracle AI Database. Reduce la pérdida de datos y el tiempo de recuperación mediante la gestión autónoma de copias de seguridad, validación y operaciones de restauración. |

| Almacenamiento de objetos | El almacenamiento de objetos proporciona un almacenamiento duradero y ampliable para los datos no estructurados mediante un modelo de cubo y objeto. Se suele utilizar para copias de seguridad, archivado y uso compartido de datos con controles de ciclo de vida y seguridad incorporados |

| Almacén de OCI | OCI Vault proporciona una gestión centralizada de claves de cifrado y secretos mediante HSM gestionados por Oracle. Permite una seguridad sólida, rotación de claves y control de acceso para proteger los datos en los servicios de OCI. |

| Google Cloud Filestore | Google Cloud Filestore proporciona almacenamiento de archivos compartido totalmente gestionado para Google Cloud mediante el protocolo NFS estándar. Permite a las aplicaciones acceder a recursos compartidos de archivos ampliables, de alto rendimiento y de alta disponibilidad sin gestionar los servidores de archivos subyacentes ni la infraestructura de almacenamiento. |

| Google Cloud Key Management Service (KMS en la nube) | Google Cloud Key Management Service (Cloud KMS) es un servicio gestionado que proporciona creación, almacenamiento y gestión segura del ciclo de vida para secretos, claves de cifrado y certificados utilizados por las aplicaciones empresariales. |

Más información

- PeopleSoft Portal de información

- PeopleSoft en Oracle Help Center.

- Compatibilidad con aplicaciones PeopleSoft que se ejecutan en un entorno multinube (ID de documento 3066912.1)

- Obtenga más información sobre la conexión única para PeopleSoft

- E-SEC: ¿Qué es Microsoft Entra y es compatible con la autenticación en PeopleSoft? (ID documento 3073875.1)

- E-SEC: PT 8.x Cómo configurar soluciones de inicio de sesión único externo con PeopleSoft (KB563357)