Sistema de comercialización minorista

Oracle Retail Merchandising System (RMS) es una aplicación empresarial de Oracle Retail que admite funciones básicas de comercialización como la gestión de artículos y proveedores, la fijación de precios, el inventario, las compras y las operaciones de comercialización. Si tiene previsto desplegar RMS en Google Cloud o migrar Retail Merchandising System (RMS) desde su centro de datos a Google Cloud, puede diseñar una topología segura y de alta disponibilidad aprovechando Oracle AI Database@Google Cloud.

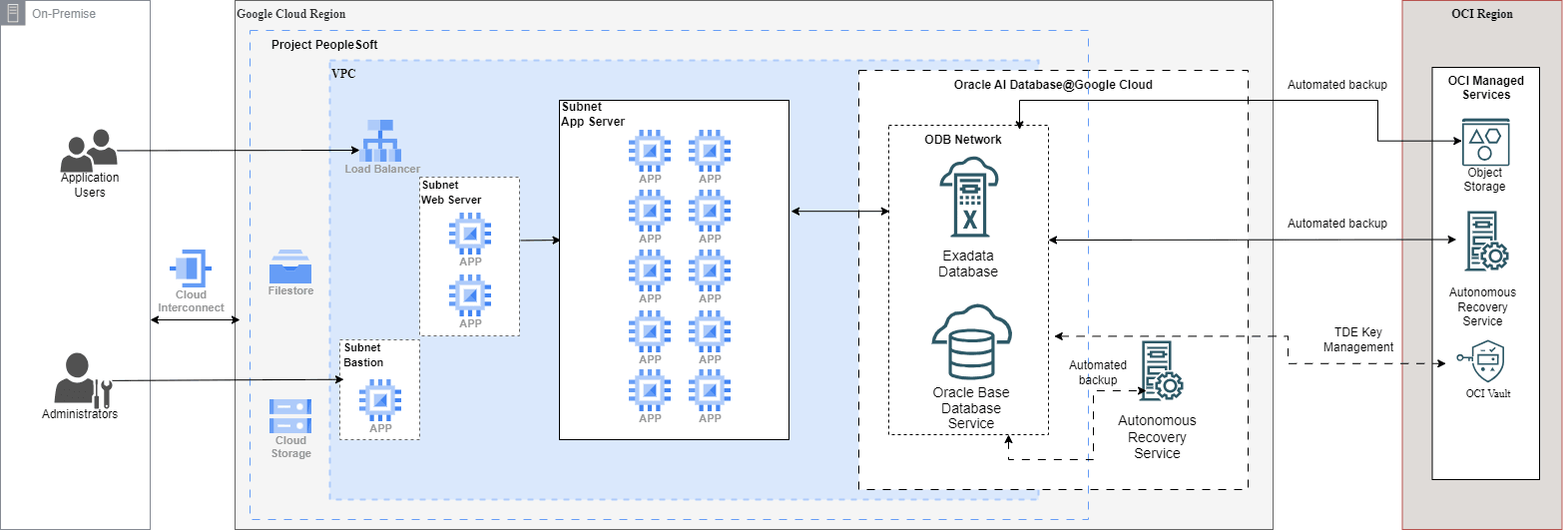

Obtenga información sobre la arquitectura de referencia para ejecutar Oracle Retail Merchandising System en Google Cloud con Oracle AI Database@Google Cloud para la capa de base de datos y Google Compute Engineer (GCE) para los niveles de aplicación e integración. Esta configuración proporciona baja latencia, ya que los servicios de Oracle AI Database se despliegan en el mismo centro de datos de Google Cloud.

Actualmente, Oracle Exadata Database Service on Dedicated Infrastructure, Oracle Exadata Database Service on Exascale Infrastructure y Oracle Base Database Service son compatibles con Oracle AI Database@Google Cloud. Puede consultar la matriz de disponibilidad regional para determinar los servicios soportados por las regiones de OCI y Google Cloud.

Este documento está destinado a arquitectos en la nube, administradores de infraestructura y administradores de Oracle Retail Merchandising System responsables de diseñar, desplegar y operar entornos de Oracle Retail Merchandising System. Se recomienda estar familiarizado con la arquitectura y los componentes de RMS, Oracle AI Database y las plataformas en la nube, incluidas Oracle Cloud Infrastructure (OCI) y Google Cloud.

Arquitectura

Esta arquitectura demuestra el despliegue de Oracle Retail Merchandising System en una única zona de disponibilidad de la región de Google Cloud. Para admitir la recuperación ante desastres, despliegue una configuración similar en varias regiones de Google Cloud. Las bases de datos se pueden configurar para utilizar Oracle Active Data Guard, y la pila de aplicaciones puede utilizar rsync para sincronizar los sistemas de archivos entre regiones.

Para obtener más información sobre el diseño y la implantación de arquitecturas de recuperación ante desastres, consulte Oracle Maximum Availability Architecture for Oracle AI Database@Google Cloud.

Esta arquitectura despliega todos los componentes dentro de una sola región de Google Cloud y destaca importantes consideraciones de diseño para Oracle Retail Merchandising System en Google Cloud con Oracle AI Database@Google Cloud.

Nivel de red

Esta arquitectura muestra el despliegue del entorno Retail Merchandising Suite en una única zona de disponibilidad de Google Cloud, lo que garantiza una baja latencia. La arquitectura consta de un VPC de Google Cloud con un host bastión, equilibrador de carga, servidor web, servidores web del sistema de comercialización minorista y servidores de aplicaciones en subredes independientes, y una red de ODB con Oracle AI Database. La conectividad a entornos locales se puede establecer mediante la interconexión en la nube (dedicada/socia) con el enrutador en la nube para el acceso privado y de baja latencia (o VPN en la nube como alternativa). Las instancias de VM del motor de recursos informáticos para el servidor web y el servidor de aplicaciones se pueden colocar en varios grupos de instancias.

El host bastión se despliega en una subred con una dirección IP externa (pública), mientras que todos los demás componentes del sistema de comercialización minorista y de la base de datos residen en subredes sin direcciones IP externas. Las direcciones IP externas se pueden asociar a instancias específicas en función de los requisitos empresariales u operativos. El acceso seguro a las instancias privadas se proporciona a través del puerto 22 (SSH) a través del host bastión o mediante la interconexión en la nube/VPN cuando se configura la conectividad directa a los centros de datos locales.

Los componentes de la aplicación Retail Merchandising Suite se despliegan en una única zona de Google Cloud para garantizar una conectividad de baja latencia. La base de datos se despliega en una única zona con Oracle RAC activado por defecto. Para la redundancia regional, la base de datos se puede desplegar en una segunda zona o región mediante Oracle Data Guard, lo que proporciona alta disponibilidad y recuperación ante desastres a nivel regional.

- Al planificar el espacio de direcciones IP, tenga en cuenta los requisitos de subred de Oracle AI Database@Google Cloud y aborde los escenarios de consumo de espacio.

- Planifique cuidadosamente la configuración de DNS, especialmente cuando utilice solucionadores de DNS personalizados, para soportar los requisitos de resolución de DNS de Oracle AI Database@Google Cloud.

- Para arquitecturas de recuperación ante desastres de varias regiones, considere patrones de conectividad de red detallados y enrutamiento entre regiones para Oracle AI Database@Google Cloud.

- Revise los requisitos previos de copia de seguridad y recuperación al principio de la fase de diseño para garantizar que se cumplan los requisitos de acceso a la red.

- Utilice los grupos de seguridad de red (NSG) para restringir el acceso a las máquinas virtuales de base de datos:

- Permitir acceso SSH (puerto 22) solo a través de la máquina virtual de Google Cloud Bastion.

- Permitir el tráfico de base de datos (puerto 1521) exclusivamente desde subredes de aplicaciones aprobadas de Oracle Retail Merchandising System y redes locales autorizadas.

Host de bastión

Un host bastión de Google Cloud proporciona un punto de acceso administrativo seguro y controlado a las cargas de trabajo de Google Cloud VPC que alojan Oracle Retail Merchandising System.

El host bastión se despliega en una subred de gestión pública dedicada y actúa como punto de salto para acceder a máquinas virtuales en subredes privadas que no tienen direcciones IP externas (públicas), lo que garantiza que no estén directamente expuestas a la red pública de Internet. Mediante el uso de un host bastión, la arquitectura mantiene un único punto de acceso conocido que se puede supervisar y auditar de forma centralizada, al tiempo que evita la necesidad de exponer direcciones IP públicas o puertos de entrada abiertos en máquinas virtuales individuales.

En esta arquitectura, las máquinas virtuales de destino no necesitan direcciones IP externas. El acceso administrativo se establece mediante SSH (puerto 22) desde una estación de trabajo de administrador hasta el host bastión y, a continuación, desde el bastión hasta las instancias privadas a través de IP internas. Las reglas de firewall se pueden acotar con precisión para que SSH de entrada solo se permita al host bastión (por ejemplo, desde rangos de IP pública corporativa), y las subredes privadas solo permiten SSH/RDP desde la subred del bastión o la cuenta de servicio del bastión, lo que reduce la superficie de ataque.

Como alternativa a un bastión tradicional con una IP pública, Google Cloud también admite el reenvío TCP de proxy con identidad (IAP), que permite el acceso administrativo a instancias privadas sin abrir SSH/RDP de entrada desde Internet. Con IAP, el acceso se autentica y autoriza mediante Cloud IAM, y las sesiones se pueden registrar a través de los logs de Cloud Audit. Este enfoque reduce aún más la exposición al mantener las instancias privadas y minimizar la necesidad de reglas de firewall de entrada.

El host bastión permite a los administradores conectarse a componentes privados de Oracle Retail Merchandising System mediante SSH para Linux y RDP para Windows (cuando corresponda). Las conexiones se inician desde la estación de trabajo del administrador y se enrutan a través del bastión (o a través de IAP), lo que garantiza que las sesiones administrativas se controlen, se puedan auditar y no se expongan directamente a la red pública.

Al centralizar el acceso administrativo y eliminar la exposición directa a máquinas virtuales, un patrón de bastión de Google Cloud (o acceso basado en IAP) mejora la seguridad al tiempo que mantiene el acceso operativo a cargas de trabajo privadas.

Nivel de aplicación de Oracle Retail Merchandising System

Oracle Retail Merchandising System comprende una serie de soluciones que forman el Retail Merchandise Suite. Entre estos archivos, se incluyen los siguientes:

- Confrontación de facturas minoristas (ReIM):

Admite la validación y confrontación de facturas entre facturas de proveedores, órdenes de compra y registros de recepción. ReIM ayuda a automatizar la gestión de discrepancias (precio, cantidad y condiciones), gestionar las deducciones y los contracargos y optimizar los procesos de cuentas a pagar.

- Gestión de precios al por menor (RPM):

Centraliza la gestión de precios y promociones en toda la empresa minorista. RPM permite la creación, aprobación e implementación de precios regulares, liquidaciones y precios promocionales, con controles para fechas de vigencia, zonas y reglas de precios para mantener la coherencia y el cumplimiento.

- Gestión del comercio minorista (RTM):

Permite gestionar la financiación comercial y las operaciones con proveedores, incluidos los contratos, los devengos, las reclamaciones y la liquidación. El RTM ofrece visibilidad de las promociones y asignaciones financiadas por el proveedor, lo que ayuda a los minoristas a optimizar la financiación de los proveedores y garantizar una conciliación financiera precisa.

- Auditoría de ventas minoristas (ReSA):

Recopila, valida y audita datos de transacciones de punto de venta (TPV) para garantizar la precisión y la integridad antes de la contabilización financiera. ReSA ayuda a detectar excepciones (variaciones de efectivo, anomalías de transacciones), soporta el equilibrio de la tienda y mejora la integridad de los datos de ventas y medio de pago utilizados descendentes.

- Asignación minorista (RA):

Optimiza la asignación de inventario a tiendas y canales en función de la demanda, las previsiones, los niveles de inventario y las reglas de negocio. RA apoya las asignaciones iniciales y las decisiones de distribución relacionadas con el reaprovisionamiento para mejorar la posición en stock y reducir la asignación excesiva o insuficiente.

- Retail Integration Bus (RIB):

Proporciona capacidades de integración casi en tiempo real entre las aplicaciones de Oracle Retail y los sistemas externos mediante patrones de integración basados en mensajes. RIB admite la publicación y suscripción de eventos de negocio (por ejemplo, actualizaciones de artículos, precios, inventario y órdenes de compra) para mantener los sistemas sincronizados.

- Integración masiva de datos (BDI):

Permite la integración de datos orientada a lotes de gran volumen para datos básicos y operativos. BDI se utiliza comúnmente para grandes cargas de datos y sincronizaciones periódicas (por ejemplo, artículos, proveedores, ubicaciones, costos y jerarquías), complementando las integraciones basadas en eventos de RIB.

Los módulos adicionales que se utilizan comúnmente con RMS son:

- Retail Store Inventory Management (SIM):

Admite operaciones de inventario de nivel de tienda, como recepción, recuentos de stock, ajustes, transferencias, devoluciones y actividades de reaprovisionamiento de tienda. SIM mejora la precisión y ejecución del inventario de la tienda y ayuda a alinear las operaciones de la tienda con los procesos de inventario y comercialización empresariales.

- Oracle BI Publisher (OBI PuB):

Proporciona informes de píxeles perfectos y generación de documentos (por ejemplo, formularios, informes operativos y ráfagas de informes programados). En entornos de Oracle Retail, BI Publisher se utiliza con frecuencia para producir informes estandarizados para las operaciones de comercialización, finanzas y tienda.

- Identity Management (IDM):

Proporciona autenticación centralizada, autorización y gestión del ciclo de vida del usuario en todas las aplicaciones minoristas. IDM admite capacidades como la conexión única (SSO), el control de acceso basado en roles y la integración con directorios corporativos, lo que ayuda a aplicar políticas de seguridad y agiliza la administración de acceso.

Capa de Base de Datos

- Oracle Exadata Database Service on Dedicated Infrastructure

- Oracle Exadata Database Service on Exascale Infrastructure

- Oracle Base Database Service

Las instancias de base de datos se configuran para alta disponibilidad con Oracle Real Application Clusters (RAC) activado. Para lograr la redundancia de la zona de disponibilidad para la base de datos, utilice Oracle Active Data Guard en modo síncrono para replicar la base de datos en las zonas de disponibilidad.

- Despliegue de dos redes de ODB diferentes en una VPC o

- Conectividad de eje central de OCI mediante intercambio de VCN con gateways de intercambio de tráfico locales.

El puerto 1521 debe estar abierto para la comunicación con Oracle Active Data Guard, ya que los servicios de transporte de Data Guard utilizan el puerto 1521 para transmitir archivos redo log. Para obtener información detallada sobre el diseño de redes, consulte Maximum Availability Architecture (MAA).

Copia de Seguridad y Recuperación

Las copias de seguridad automatizadas de la base de datos se pueden configurar mediante Oracle Autonomous Recovery Service u OCI Object Storage, según el servicio de base de datos seleccionado y los requisitos de recuperación.

Cifrado de datos

Para los datos en tránsito, solo se puede acceder a los servicios de Oracle AI Database@Google Cloud a través de canales de comunicación cifrados. Por defecto, el cliente de Red de Oracle está configurado para utilizar sesiones cifradas, lo que garantiza que todas las conexiones a la base de datos estén protegidas en tránsito.

Oracle AI Database@Google Cloud protege los datos estáticos mediante el cifrado de datos transparente (TDE), que está activado por defecto sin necesidad de configuración de cliente. TDE cifra automáticamente archivos de base de datos, redo logs y deshacer, copias de seguridad y otros datos persistentes cuando se escriben en el almacenamiento y descifra de forma transparente los datos cuando los procesos autorizados acceden a ellos. El cifrado se gestiona mediante un modelo de clave jerárquica, donde una clave de cifrado maestra protege las claves de tablespace que, a su vez, cifran los datos.

Oracle AI Database@Google Cloud soporta las opciones de clave gestionadas por Oracle y por el cliente para TDE. Con las claves gestionadas por Oracle, las claves de cifrado las genera, almacena y gestiona automáticamente Oracle. Con claves gestionadas por el cliente, los clientes pueden controlar de forma centralizada la gestión, la rotación y la auditoría del ciclo de vida de las claves mediante la integración con OCI Vault, Oracle Key Vault o Google Cloud Key Management Service (KMS).

Oracle Data Guard entre regiones no está soportado cuando las claves de cifrado gestionadas por el cliente se almacenan en Google Cloud Key Management Service (KMS).

Migración a Oracle AI Database@Google Cloud

Oracle Zero Downtime Migration (ZDM) proporciona varios flujos de trabajo de migración para mover las bases de datos del sistema de comercialización minorista a Oracle AI Database@Google Cloud.

- Migración física en línea:

El flujo de trabajo de migración física en línea admite migraciones entre las mismas versiones y plataformas de base de datos. Este enfoque utiliza la transferencia directa de datos y el método de restauración desde el servicio para crear la base de datos de destino, evitando el uso de almacenamiento de copia de seguridad intermedio. Oracle Data Guard se utiliza para mantener sincronizadas las bases de datos de origen y destino, lo que permite una migración con un tiempo de inactividad mínimo.

- Migración física fuera de línea:

El flujo de trabajo de migración física fuera de línea soporta migraciones entre las mismas versiones y plataformas de base de datos. La base de datos destino se crea mediante la copia de seguridad y restauración de Recovery Manager (RMAN). Google Cloud Filestore se utiliza para proporcionar un recurso compartido de archivos NFS para almacenar archivos de copia de seguridad de RMAN durante el proceso de migración.

- Migración lógica en línea:

El flujo de trabajo de migración lógica en línea admite migraciones entre la misma versión de base de datos o entre diferentes plataformas. Este flujo de trabajo utiliza la exportación e importación de Oracle Data Pump para crear la base de datos destino. Google Cloud Filestore proporciona un recurso compartido de archivos NFS para almacenar los archivos de volcado de pump de datos. Oracle GoldenGate se utiliza para sincronizar las bases de datos de origen y destino, lo que permite una migración con un tiempo de inactividad mínimo.

- Migración física fuera de línea:

El flujo de trabajo de migración lógica fuera de línea admite migraciones entre la misma versión de base de datos o entre diferentes plataformas. La base de datos destino se crea mediante la exportación de Oracle Data Pump y import.Google Cloud Filestore proporciona un recurso compartido de archivos NFS para almacenar los archivos de volcado de pump de datos utilizados durante la migración.

Visión General de los Componentes

| Componente | Finalidad |

|---|---|

| Oracle AI Database@Google Cloud |

Oracle AI Database@Google Cloud proporciona Oracle Exadata Database desplegado y operado en Google Cloud con integración nativa de Google Cloud. Combina el rendimiento de Oracle Exadata Database y las capacidades de Oracle AI Database con los modelos de redes, seguridad y consumo de Google Cloud. La oferta incluye Oracle Exadata Database Service on Dedicated Infrastructure, Oracle Exadata Database Service on Exascale Infrastructure y Oracle Base Database Service para alojar la capa de base de datos para alojar la capa de base de datos. |

| Equilibrador de carga |

El equilibrador de carga distribuye el tráfico entrante entre los servidores web o de aplicaciones y supervisa continuamente los sondeos de estado de backend para enviar tráfico solo a instancias en buen estado. Esto garantiza la distribución uniforme del tráfico, la alta disponibilidad y el failover automático sin aplicación. |

| Bastión |

Google Cloud Bastion Virtual Machine permite un acceso seguro RDP y SSH a las máquinas virtuales a través de HTTPS sin necesidad de direcciones IP públicas. Mejora la seguridad al centralizar el acceso administrativo y reducir la exposición a las amenazas de Internet entrantes. |

| Servicio de recuperación autónomo |

Autonomous Recovery Service proporciona copia de seguridad automatizada, protección continua de datos y recuperación rápida para Oracle AI Database. Reduce la pérdida de datos y el tiempo de recuperación mediante la gestión autónoma de copias de seguridad, validación y operaciones de restauración. |

| Almacenamiento de objetos |

Object Storage proporciona un almacenamiento duradero y ampliable para los datos no estructurados mediante un modelo de bloque y objeto. Se suele utilizar para copias de seguridad, archivado y uso compartido de datos con controles de ciclo de vida y seguridad incorporados. |

| Almacén de OCI |

OCI Vault proporciona una gestión centralizada de claves de cifrado y secretos mediante HSM gestionados por Oracle. Permite una seguridad sólida, rotación de claves y control de acceso para proteger los datos en los servicios de OCI. |

| Google Cloud Filestore |

Google Cloud Filestore proporciona almacenamiento de archivos compartido totalmente gestionado para Google Cloud mediante el protocolo NFS estándar. Permite a las aplicaciones acceder a recursos compartidos de archivos ampliables, de alto rendimiento y de alta disponibilidad sin gestionar los servidores de archivos subyacentes ni la infraestructura de almacenamiento. |

| Google Cloud Key Management Service (KMS en la nube) |

Google Cloud Key Management Service (Cloud KMS) es un servicio gestionado que proporciona creación, almacenamiento y gestión segura del ciclo de vida para secretos, claves de cifrado y certificados utilizados por las aplicaciones empresariales. |

Más información

- Soporte para aplicaciones de Retail Merchandising System que se ejecutan en un entorno multinube (MOS: 3066767.1)

- Sistema de comercialización minorista