Casos de Uso de Oracle Database

El servicio Database Tools permite crear conexiones a sistemas de base de datos Oracle que se ejecutan en Oracle Cloud Infrastructure. Las conexiones funcionan con Autonomous AI Database Serverless (ADB-S), ADB Dedicated, Oracle Base Database (sistemas de bases de datos VM, BM y Exadata) y bases de datos Oracle gestionadas por el cliente que se ejecutan en instancias informáticas de OCI.

A continuación se muestran algunos ejemplos del uso de conexiones de herramientas de base de datos con diferentes configuraciones de Oracle Database.

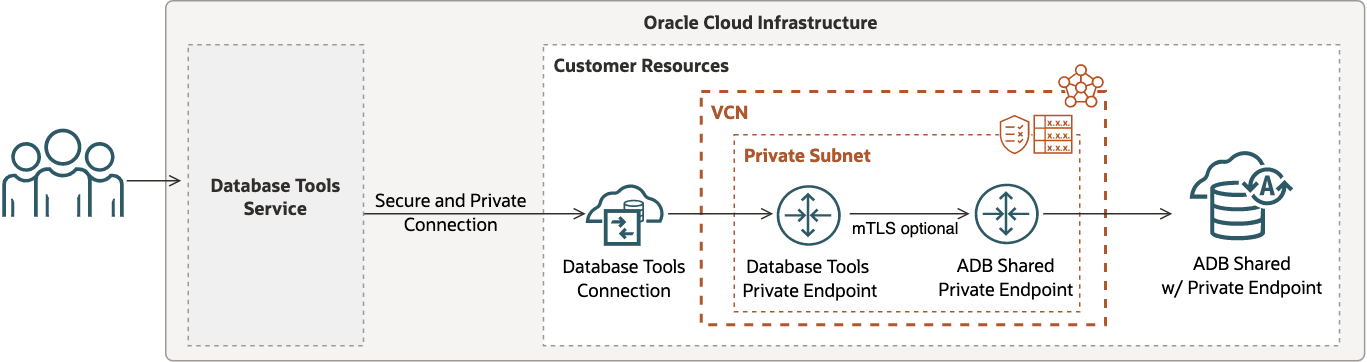

ADB-S con acceso de punto final privado

Cuando ADB-S se configura para restringir el acceso de red a la base de datos mediante un punto final privado, se debe configurar un punto final privado de Database Tools en una subred para que el tráfico de red se pueda enrutar desde el servicio Database Tools al punto final privado asociado a ADB.

En este escenario:

- Hay dos puntos finales privados distintos para enrutar el tráfico a través de la misma red virtual en la nube (VCN).

- La configuración requiere la configuración de tablas de rutas y listas de seguridad o grupos de seguridad de red.

- La autenticación TLS mutua (mTLS) es opcional a menos que ADB la marque como necesaria.

- Un punto final privado de Database Tools se puede configurar en la misma subred o en una subred diferente (junto al punto final privado de ADB). Sin embargo, el uso de subredes aisladas puede requerir una configuración adicional de VCN para permitir que el tráfico se enrute en consecuencia.

- Los secretos almacenados en un almacén pueden incluir la cartera (si se necesita mTLS) y deben incluir la contraseña de la base de datos.

En la siguiente figura se muestra una forma posible de configurar la conexión a las herramientas de base de datos para este caso de uso.

Consulte Introducción a Autonomous Database para obtener más información sobre ADB.

Consulte Creación de una conexión para obtener más información sobre la creación de conexiones de herramientas de base de datos.

Consulte Using Private Endpoints with Database Tools para obtener más información sobre los puntos finales privados de Database Tools.

La familiaridad con los siguientes temas también puede ser útil al configurar una VCN.

ADB-S con IP pública y ACL

Cuando ADB-S está configurado para restringir el acceso de red a la base de datos mediante una dirección IP pública con una lista de control de acceso (ACL), se debe configurar un punto final privado de Database Tools en una subred para que el tráfico de red se pueda enrutar desde el servicio Database Tools a ADB.

En este escenario:

- Hay un punto final privado para enrutar el tráfico de las herramientas de base de datos a través de la VCN.

- La configuración requiere la configuración de una tabla de rutas y una lista de seguridad o un grupo de seguridad de red.

- La autenticación mTLS es opcional a menos que ADB la marque como necesaria.

- Se necesita la configuración de Reglas de ACL para permitir el acceso a ADB a través del extremo privado Herramientas de base de datos.

- Los secretos almacenados en un almacén pueden incluir la cartera (si se necesita mTLS) y deben incluir la contraseña de la base de datos.

En la siguiente figura se muestra una forma posible de configurar la conexión a las herramientas de base de datos para este caso de uso.

ADB-S con IP pública

Cuando ADB-S se configura con una dirección IP pública para un acceso seguro desde cualquier lugar, no es necesario un punto final privado de Database Tools para crear una conexión.

En este escenario:

- ADB requiere la autenticación mTLS.

- Los secretos almacenados en un almacén deben incluir la cartera y la contraseña de la base de datos.

En la siguiente figura se muestra una forma posible de configurar la conexión a las herramientas de base de datos para este caso de uso.

Consulte Introducción a la base de datos de IA autónoma para obtener más información sobre la ADB.

Consulte Creación de una conexión para obtener más información sobre la creación de conexiones de herramientas de base de datos.

ADB-D con IP privada

Cuando se configura ADB en una infraestructura de Exadata dedicada para restringir el acceso de red a la base de datos mediante una subred privada, se debe configurar un punto final privado de herramientas de base de datos en una subred para que el tráfico de red se pueda enrutar del servicio de herramientas de base de datos a la base de datos destino.

En este escenario:

- Hay un punto final privado de herramientas de base de datos para enrutar el tráfico a través de la VCN.

- La configuración requiere la configuración de una tabla de rutas y una lista de seguridad o un grupo de seguridad de red para la subred.

- Un punto final privado de Database Tools se puede configurar en la misma subred o en una subred diferente (como ADB-D). Sin embargo, el uso de subredes aisladas puede requerir una configuración de VCN adicional para permitir que el tráfico se enrute según corresponda.

- Los secretos almacenados en un almacén pueden incluir la cartera (si se necesita mTLS) y deben incluir la contraseña de la base de datos.

Se debe proporcionar una cartera cuando se necesita el uso de autenticación TLS mutua (mTLS) o cuando se utiliza la autenticación TLS y la base de datos devuelve un certificado no firmado por una autoridad de certificación de confianza.

En la siguiente figura se muestra una forma posible de configurar la conexión a las herramientas de base de datos para este caso de uso.

Consulte Autonomous Database en infraestructura de Exadata dedicada para obtener más información sobre ADB-D.

Consulte Creación de una conexión para obtener más información sobre la creación de conexiones de herramientas de base de datos.

Consulte Using Private Endpoints with Database Tools para obtener más información sobre los puntos finales privados de Database Tools.

La familiaridad con los siguientes temas también puede ser útil al configurar una VCN.

Base de datos base de Oracle (VM, BM)

Cuando se configura un sistema Oracle DB (VM o BM) para restringir el acceso a la red mediante una subred privada, se debe configurar un punto final privado de las herramientas de base de datos en una subred para que el tráfico de red se pueda enrutar del servicio de herramientas de base de datos a la base de datos destino.

En este escenario:

- Hay un punto final privado de herramientas de base de datos para enrutar el tráfico a través de la VCN.

- La configuración requiere la configuración de una tabla de rutas y una lista de seguridad o un grupo de seguridad de red para la subred.

- Un punto final privado de Database Tools se puede configurar en la misma subred o en una subred diferente (como el sistema de base de datos). Sin embargo, el uso de subredes aisladas puede requerir una configuración adicional de VCN para permitir que el tráfico se enrute en consecuencia.

- Los secretos almacenados en un almacén pueden incluir la cartera (si se necesita mTLS) y deben incluir la contraseña de la base de datos.

Se debe proporcionar una cartera cuando se necesita el uso de la autenticación mTLS o cuando se utiliza la autenticación TLS y la base de datos devuelve un certificado no firmado por una autoridad de certificación de confianza.

En la siguiente figura se muestra una forma posible de configurar la conexión a las herramientas de base de datos para este caso de uso.

Consulte Acerca de Oracle Base Database Service para obtener más información sobre los sistemas de Oracle DB.

Consulte Creación de una conexión para obtener más información sobre la creación de conexiones de herramientas de base de datos.

Consulte Using Private Endpoints with Database Tools para obtener más información sobre los puntos finales privados de Database Tools.

La familiaridad con los siguientes temas también puede ser útil al configurar una VCN.

Oracle Database (gestionado por el cliente)

Cuando una base de datos Oracle gestionada por el cliente se configura con una dirección IP pública para el acceso desde cualquier lugar, no es necesario un punto final privado de herramientas de base de datos para crear una conexión. Esta configuración está soportada, pero no se considera una práctica recomendada.

En este escenario:

- La configuración requiere la configuración de una tabla de rutas y una lista de seguridad o un grupo de seguridad de red para la subred.

- Las reglas de firewall del servidor de base de datos deben permitir que el tráfico llegue a la base de datos.

- Un secreto almacenado en un almacén debe incluir la contraseña de la base de datos.

Se debe proporcionar una cartera cuando se necesita el uso de la autenticación mTLS o cuando se utiliza la autenticación TLS y la base de datos devuelve un certificado no firmado por una autoridad de certificación de confianza.

En la siguiente figura se muestra una forma posible de configurar la conexión a las herramientas de base de datos para este caso de uso.

Consulte Creación de una conexión para obtener más información sobre la creación de conexiones de herramientas de base de datos.