Preparación del entorno de red del centro de datos

La arquitectura de red de Oracle Private Cloud Appliance se basa en la conectividad Ethernet física de alta velocidad. Prepare la configuración de red del centro de datos para que cumpla con los requisitos para incorporar el dispositivo.

La infraestructura de red de Private Cloud Appliance es integral para el sistema y no debe modificarse. La red no se integra en ningún marco de gestión o aprovisionamiento de centros de datos, como Cisco ACI, Network Director o similares.

Sin embargo, Private Cloud Appliance puede comunicarse con el tejido de Cisco ACI en su centro de datos mediante la funcionalidad L3Out (rutas estáticas o eBGP) proporcionada por Cisco ACI. Para obtener más información sobre esta función de Cisco, consulte la Guía de Cisco ACI Fabric L3Out.

No se admiten cambios en los conmutadores de red en Private Cloud Appliance, a menos que así lo indiquen los Servicios de Soporte Oracle o mediante un artículo de conocimientos en el sitio web My Oracle Support.

Para obtener información conceptual importante sobre las redes de dispositivos, consulte Private Cloud Appliance Network Infrastructure. Describe las diferentes redes y sus roles, los enlaces ascendentes que se conectan a la red del centro de datos y los recursos de red reservados para el funcionamiento del dispositivo.

Requisitos de enlace ascendente de dispositivo

Al prepararse para la instalación de Private Cloud Appliance, seleccione una configuración de enlace ascendente y configure la red del centro de datos para aceptar esta configuración.

En cada switch de interconexión de racks, los puertos 1 a 4 se pueden usar para enlaces ascendentes a la red del centro de datos. Para velocidades de 10Gbps o 25Gbps, el puerto del switch de interconexión de racks se debe dividir mediante un divisor de 4 vías o un cable de separación. Para velocidades más altas de 40Gbps o 100Gbps, cada puerto de conmutador utiliza una única conexión de cable directo.

Los enlaces ascendentes se configuran durante la inicialización del sistema, según la información que proporcione como parte de la Lista de comprobación de instalación inicial del sistema. Los puertos de enlace superior de switch de interconexión de racks no utilizados, incluidos los puertos de interrupción no utilizados, se desactivan por motivos de seguridad.

Es fundamental que ambos switches de interconexión de racks tengan las mismas conexiones a los switches de centro de datos de siguiente nivel. Esta configuración proporciona redundancia y distribución de carga en el nivel de los switches de interconexión de racks, los puertos y los switches del centro de datos. Este cableado saliente depende de la topología de red que despliegue. El patrón de cableado desempeña un papel clave en la continuación del servicio durante los escenarios de failover.

Para obtener información detallada sobre cómo elegir la configuración adecuada y sobre las topologías disponibles (Mesh, Square, Triangle), consulte Enlaces ascendentes. También se proporcionan directrices de configuración y ejemplos de referencia.

-

Antes de la instalación, debe ejecutar cables de red desde la infraestructura de red existente al sitio de instalación de Private Cloud Appliance. Para obtener instrucciones, consulte Conexión de Private Cloud Appliance a la red del centro de datos.

-

Planifique conectar al menos 1 puerto Ethernet de alta velocidad en cada conmutador spine a la red Ethernet pública del centro de datos.

-

La configuración de la red de administración opcional requiere 2 conexiones de cables adicionales (una desde el puerto 5 en los dos switches de interconexión de racks) a un par de switches de centro de datos de siguiente nivel.

-

La conectividad de enlace ascendente se basa en la capa 3 del modelo OSI.

-

Cuando actualice desde la versión de software del dispositivo 3.0.2-b892153 o anterior y ejecute vPC/HSRP, si desea cambiar la configuración de red para admitir nuevas funciones, póngase en contacto con Oracle para obtener ayuda.

Configuración de DNS del centro de datos para Private Cloud Appliance

Para integrar los datos de la zona de DNS de Private Cloud Appliance dedicada en la configuración de DNS del centro de datos, se admiten dos opciones: delegación de zona o configuración manual.

El enfoque preferido es configurar la delegación de zonas. Sin embargo, si selecciona la configuración manual, se recomienda registrar los nombres de host de red y las direcciones IP para la red de gestión, la red de cliente y las redes públicas adicionales en el sistema de nombres de dominio (DNS) del centro de datos antes de la configuración inicial. En particular, todas las direcciones públicas, las direcciones VIP y los puntos finales de los servicios de infraestructura deben registrarse en DNS antes de la instalación.

Todas las direcciones registradas en DNS deben estar configuradas para la resolución directa; la resolución inversa no está soportada en la zona de servicios de Private Cloud Appliance.

Delegación de zona (preferida)

Para que la delegación de zona funcione, es necesario que las cachés recursivas del centro de datos puedan alcanzar el puerto TCP/UDP 53 en la dirección IP virtual compartida por los nodos de gestión del dispositivo. Puede que sea necesario cambiar la configuración del firewall.

Configure el servidor DNS del centro de datos para que funcione como zona principal de la zona DNS del dispositivo. Por lo tanto, todas las solicitudes de DNS para la zona secundaria se delegan en el servidor DNS interno del dispositivo. En la configuración de DNS del centro de datos, agregue un registro de servidor de nombres para la zona secundaria y un registro de dirección para el servidor autorizado de esa zona.

En el ejemplo, se asume que el dominio DNS del centro de datos es example.com, que el dispositivo se denomina mypca y que la dirección IP virtual del cluster del nodo de gestión es 192.0.2.102. El nombre de host del servidor DNS interno del dispositivo es ns1.

$ORIGIN example.com.

[...]

mypca IN NS ns1.mypca.example.com.

ns1.mypca IN A 192.0.2.102La búsqueda de DNS para los puntos finales de servicios ha cambiado en la versión de software del controlador 3.0.2-b1483396. Los registros de direcciones individuales por servicio se han consolidado en registros CNAME que hacen referencia a un registro común de servicios o adminservicios. Con la delegación de zona del subdominio del dispositivo, las búsquedas de un RTYPE definido devuelven el registro CNAME y el RTYPE. Las búsquedas de RTYPE no definidos que anteriormente no devolvieron ninguna respuesta, ahora solo devuelven un registro CNAME.

Configuración Manual

Agregue manualmente registros DNS para todas las etiquetas o nombres de host requeridos por el dispositivo.

En los ejemplos, se asume que el dominio DNS del centro de datos es example.com, que el dispositivo se denomina mypca y que la dirección IP virtual del cluster del nodo de gestión es 192.0.2.102 en la red de datos y 203.0.113.12 en la red de administración (opcional).

En el caso del almacenamiento de objetos, debe apuntar la etiqueta DNS a la IP pública de Object Storage. Esta es la dirección IP pública que asigna específicamente para este fin al configurar los rangos de IP públicas del centro de datos durante la configuración inicial.

|

Servicio de infraestructura de dispositivo y etiqueta de DNS |

Registro DNS del centro de datos |

Registro DNS del centro de datos con la red de administración activada |

|---|---|---|

|

Servicio de administración

|

|

|

|

Servicios de redes, recursos informáticos, almacenamiento de bloques y solicitudes de trabajo

|

|

|

|

Servicio Identity and Access Management

|

|

|

|

Servicio DNS

|

|

|

|

Almacenamiento de objetos

Utilice la IP pública de Object Storage desde la configuración inicial del dispositivo. |

|

|

|

Almacenamiento de archivos

|

|

|

|

Gestor de alertas

|

|

|

|

API

|

|

|

|

Servicio OKE

|

|

|

|

Servicio de entidad de recurso

|

|

|

|

Grafana

|

|

|

|

Prometheus

|

|

|

|

Prometheus-gw

|

|

|

|

Interfaz de usuario web de servicio

|

|

|

|

IU web de Compute

|

|

|

Directrices de configuración de red del centro de datos

Siga estas importantes directrices para una integración fluida de Private Cloud Appliance en la red del centro de datos.

Notas del conmutador del centro de datos

-

Todos los enlaces ascendentes, por defecto y cliente, están configurados para utilizar la agregación de enlaces (LACP). Todos los puertos de conmutador incluidos en una configuración de enlace ascendente deben pertenecer al mismo grupo de agregación de enlaces (LAG). Los puertos del conmutador en el lado del centro de datos de los enlaces ascendentes se deben configurar según corresponda.

-

Los switches de interconexión de racks funcionan con la función de canal de puerto virtual (vPC) activada en configuraciones de enrutamiento estático.

-

Private Cloud Appliance admite conectividad de enlace ascendente basada en capa 3 al centro de datos del cliente. El enrutamiento estático y el enrutamiento dinámico basado en BGP4 están soportados en la capa 3.

-

La negociación automática no está disponible para los puertos de enlace ascendente. La velocidad de transferencia debe especificarse en el extremo de los conmutadores del cliente.

Para obtener más información, consulte Uplinks y Uplink Protocols.

Directrices de red de administración

Si decide separar el acceso al dispositivo administrativo del tráfico de datos, asegúrese de que la red del centro de datos esté configurada en consecuencia, de modo que todo el tráfico se pueda enrutar a los destinos adecuados tanto en la administración como en la red de datos.

- Acceso a puntos finales de servicio

-

Cuando la red de administración está activada, se accede a algunos servicios de infraestructura del dispositivo a través de la VIP de gestión de administración, en lugar de la VIP de nodo de gestión normal. Estos puntos finales de servicio son:

-

'administrador'

-

'adminconsole'

-

"prometheus-gw"

-

'prometheus'

-

"grafana"

-

'api'

-

"alertmanager"

-

'rps'

A los siguientes puntos finales de servicio siempre se accede a través de la VIP de nodo de gestión en la red de datos:

-

'consola'

-

'iaas'

-

'identidad'

-

'filestorage'

-

'objectstorage'

-

'dns'

-

"containerengine"

Asegúrese de que el firewall del centro de datos esté configurado para permitir este tráfico. Si gestiona los registros DNS que requiere el dispositivo en la configuración de DNS del centro de datos, asegúrese de que apunten a la red y dirección correctas, como se muestra en Configuración de DNS del centro de datos para Private Cloud Appliance (configuración manual).

-

- Gestión de clusters de OKE

-

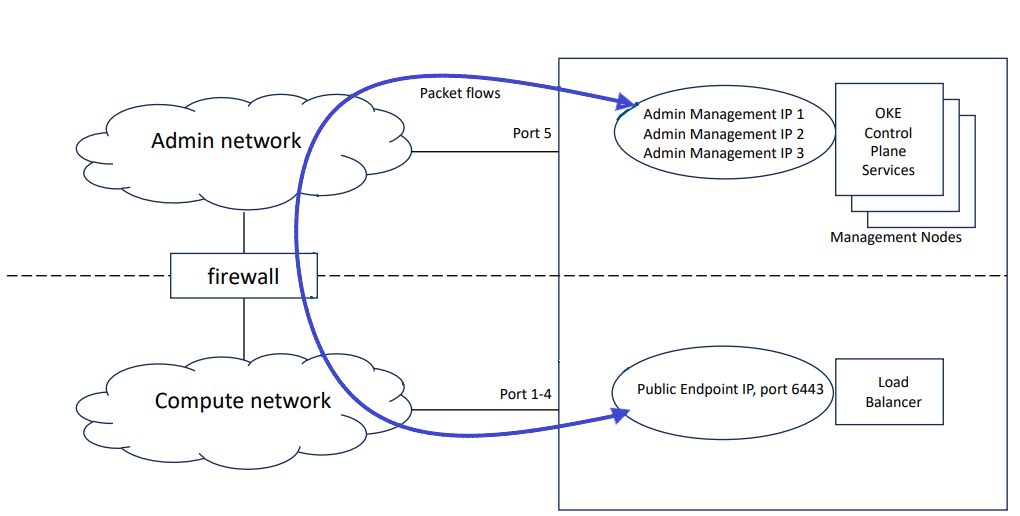

Cuando se utiliza Kubernetes Engine en un sistema configurado con una red de administración independiente, el firewall del centro de datos se debe configurar para permitir el tráfico entre el plano de control de OKE y los clusters de OKE desplegados por los usuarios de Compute Enclave.

El plano de control de OKE se ejecuta en los nodos de gestión de la red de administración, mientras que los clusters de OKE se despliegan en la red de datos. La interfaz de gestión de un cluster de OKE es el puerto 6443 de su dirección IP pública del equilibrador de carga. Esta dirección se asigna desde el rango de IP del centro de datos que reservó y configuró como IP públicas durante la configuración inicial del dispositivo.

Debido a la separación de la red, el tráfico del plano de control de OKE debe salir del dispositivo a través de la red de administración y volver a introducirse a través de la red de datos para llegar al cluster de OKE. La infraestructura de red del centro de datos debe permitir el tráfico en ambas direcciones. Sin el firewall y las reglas de enrutamiento necesarias, los usuarios no pueden desplegar clusters de OKE.

Direcciones IP del sistema predeterminadas

La dirección IP de gestión representa la conexión de un componente a la red de administración interna.

Para la gestión de hardware, Private Cloud Appliance utiliza una red interna en el sistema. No se recomienda conectar los puertos de gestión o los conmutadores de red de administración interna a la infraestructura de red del centro de datos.

En la tabla de esta sección, se muestran las direcciones IP de gestión por defecto asignadas a los servidores y otros componentes de hardware en una configuración base de Private Cloud Appliance.

|

Unidad de bastidor |

Componente de rack |

Dirección IP de gestión asignada durante la fabricación |

|---|---|---|

|

32 |

Conmutador medular |

|

|

31 |

Conmutador medular |

|

|

26 |

Conmutador de gestión |

|

|

25 |

Conmutador de hoja/datos |

|

|

24 |

Conmutador de hoja/datos |

|

|

VIP de nodo de gestión |

ILOM: |

|

|

7 |

Nodo de Gestión |

ILOM: |

|

6 |

Nodo de Gestión |

ILOM: |

|

5 |

Nodo de Gestión |

ILOM: |

|

VIP de almacenamiento |

Pool de rendimiento Pool de capacidad |

|

|

3-4 |

Servidor de controladores de Oracle ZFS Storage Appliance (2 unidades de bastidor) |

ILOM: |

|

1-2 |

Servidor de controladores de Oracle ZFS Storage Appliance (2 unidades de bastidor) |

ILOM: |

Los nodos de cálculo tienen asignada una dirección IP en la red de administración interna durante el proceso de aprovisionamiento. La dirección IP del sistema se basa en DHCP; a ILOM se le asigna la IP del sistema, donde el tercer octeto se cambia de 2 a 0. Por ejemplo, si un nodo de cálculo recibe la IP 100.96.2.64, su ILOM tiene la IP 100.96.0.64. Cuando se asignan a un host, estas direcciones IP se almacenan y se mantienen en la base de datos DHCP.