Introducción

En este tutorial se describen las capas de seguridad en procesos de negocio de Cloud EPM y se muestra cómo gestionar la seguridad utilizando el control de acceso y permisos de acceso. Las secciones se crean unas sobre otras y se deben completar de forma secuencial.

Antecedentes

Oracle Cloud Enterprise Performance Management (EPM) implementa la seguridad en varias capas. Los componentes de seguridad en la infraestructura, de cuya implementación y administración se encarga Oracle, crean entornos de EPM en la nube altamente seguros. Cloud EPM garantiza su seguridad con los siguientes mecanismos que permiten que sólo los usuarios autorizados puedan acceder al servicio:

- Single Sign-On (SSO)

- Acceso basado en roles a entornos, incluidos los roles predefinidos de Cloud EPM y los roles de nivel de aplicación

- Control de Acceso

- Capas de seguridad adicionales, como permisos de acceso

El inicio de sesión único y la seguridad basada en roles se controlan a través de Oracle Identity Management, que define un dominio de seguridad para cada entorno. Tras el inicio de sesión correcto, el acceso al servicio se determina por el rol asignado al usuario.

Estos son algunos términos y conceptos clave en este tutorial:

En Oracle Cloud Infrastructure se admiten nuevas suscripciones a Oracle Cloud Enterprise Performance Management (EPM), que usa Oracle Identity Cloud Services como su almacén de identidad predeterminado.

Oracle Cloud Infrastructure: Cloud EPM es un componente de Oracle Cloud.

La versión más reciente de Oracle Cloud se conoce como Oracle Cloud Infrastructure (OCI). OCI ofrece una potencia informática con un gran nivel de disponibilidad y una infraestructura para Cloud EPM. En OCI se admiten nuevas suscripciones a EPM en la nube adquiridas por clientes antiguos. A OCI también se lo puede hacer referencia como Oracle Cloud Gen 2 u OCI (Gen 2).

Oracle Cloud Classic: Oracle Cloud Classic es el predecesor de OCI. Muchos clientes de EPM en la nube son compatibles con Oracle Cloud Classic.

Note:

Los procesos de negocio de Oracle Cloud Enterprise Performance Management funcionan de la misma forma independientemente de la infraestructura de Oracle Fusion Cloud Enterprise Performance Management que se use. Sin embargo, hay algunas diferencias entre los entornos Classic y OCI en las operaciones de EPM Cloud. Consulte Diferencias entre entornos clásicos y de OCI en la documentación de Introducción a Oracle EPM Cloud y EDM Cloud para administradores.Cloud Portal: sitio web desde el que configura los usuarios y la seguridad de EPM en la nube. OCI y Oracle Cloud Classic mantienen Cloud Portals independientes. En este documento se hace referencia al portal de Oracle Cloud Classic como Mis servicios (Classic) y el portal de OCI como Mis servicios (OCI).

Dominio de Identidad: porción de la infraestructura de administración de identidades compartida donde los administradores de dominio de Identidad crean y gestionan usuarios y seguridad de EPM en la nube en Oracle Cloud Classic mediante Mis servicios (Classic). Equivalente a Nombre de cuenta de nube en OCI.

Un administrador de dominio de identidad crea y gestiona las cuentas de usuario de un dominio de identidad. El administrador de cuenta otorga el rol de administrador de dominio de identidad a uno o más usuarios para delegar el proceso de configuración de seguridad.

De forma predeterminada, cada cliente tiene asignados dos entornos (entornos de prueba y producción) de un servicio. El administrador de dominio de identidad usa la aplicación Mis servicios (OCI y Classic) o la consola de Oracle Cloud Identity (solo OC) para gestionar los usuarios que necesitan acceder a estos entornos. Muchos de la EPM Cloud se pueden activar en una cuenta de cliente o en un dominio de identidad.

Nombre de cuenta de cloud: nombre de la cuenta que gestiona su suscripción a EPM Cloud. En OCI (Gen 2), el nombre de cuenta de Cloud se usa como dominio de identidad que protege los entornos de EPM Cloud. Los administradores de dominio de identidad usan Mis servicios, la consola de Oracle Cloud Identity y Oracle Cloud Console (IAM) para configurar y gestionar usuarios y seguridad de EPM Cloud. De forma predeterminada, cada cliente tiene asignados dos entornos (entornos de prueba y producción) de un servicio.

El administrador de cuenta otorga el rol de administrador de dominio de identidad a uno o más usuarios para delegar el proceso de configuración de seguridad. Muchos de servicios de EPM Cloud se pueden activar con un nombre de cuenta en la nube.

consola de Oracle Cloud Identity: otra consola que usan los administradores de dominio de identidad para configurar y gestionar la seguridad en Identity Cloud Services (IDCS) en OCI. A esta consola se accede desde Mis servicios (OCI).

En este tutorial se muestra una visión general de cada capa de seguridad y se muestra cómo gestionar la seguridad mediante el control de acceso y los permisos de acceso.

Requisitos

Los tutoriales prácticos de Cloud EPM pueden requerir que importe una instantánea en su instancia de Cloud EPM Enterprise Service. Antes de importar una instantánea de tutorial, debe solicitar otra instancia de Cloud EPM Enterprise Service o eliminar la aplicación y el proceso de negocio actuales. La instantánea del tutorial no se importará a través de su aplicación o proceso de negocio existente, ni reemplazará o restaurará automáticamente la aplicación o el proceso de negocio con el que está trabajando actualmente.

Antes de comenzar este tutorial, debe:

- Acceso de administrador de servicio a una instancia de Cloud EPM Enterprise Service.

- Una aplicación cargada para cualquiera de los procesos de negocio de Cloud EPM. Si está disponible, puede utilizar las aplicaciones de ejemplo predefinidas que se incluyen con el proceso de negocio.

- Algunos usuarios se han creado y aprovisionado en el dominio de identidad.

Note:

Si se producen errores de migración al importar la instantánea, vuelva a ejecutar la migración excluyendo el componente de HSS-Shared Services, así como los artefactos de seguridad y preferencias de usuario en el componente Core. Para obtener más información sobre la carga y la importación de instantáneas, consulte la documentación de Administración de migración para Oracle Enterprise Performance Management Cloud.Acerca de la seguridad de Cloud EPM

Acerca del inicio de sesión único

Una cuenta de servicio de Oracle Cloud es una cuenta de cliente única que puede tener varios servicios en la nube de distintos tipos de servicio. Cada servicio de Oracle Cloud pertenece a un dominio de identidad. Un dominio de identidad es una construcción para gestionar usuarios y roles, estándares de integración, identidades externas, integración segura de aplicaciones mediante la configuración de Oracle Single Sign-On (SSO) y la administración OAuth. Varios servicios se pueden asociar a un único dominio para compartir definiciones y autenticación de usuario. A los usuarios de un dominio de identidad se les pueden otorgar diferentes niveles de acceso a cada servicio asociado al dominio para garantizar una separación de tareas.

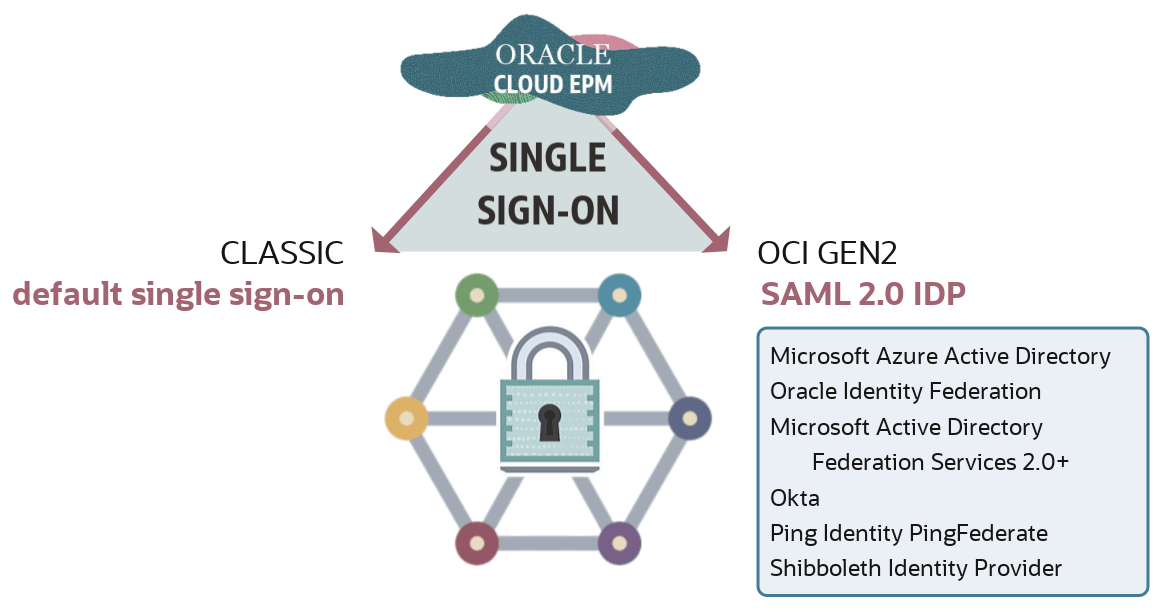

Puede utilizar el inicio de sesión único predeterminado de Oracle Cloud EPM (clásico) o un proveedor de identidad compatible con Security Assertion Markup Language (SAML) 2.0 para autenticar usuarios en varios servicios de EPM en la nube.

Note:

Cloud EPM solo admite inicio de sesión único iniciado por el proveedor de servicios (SP).

Con SSO, los usuarios de Cloud EPM pueden autenticarse con las mismas credenciales que utilizan para acceder a los recursos de red de su organización cuando se conectan a un entorno de Cloud EPM.

En Identity Cloud Service, para OCI GEN2, puede simplificar la asignación de roles mediante la asignación de varios usuarios de Cloud EPM a grupos. A continuación, asigne roles predefinidos a estos grupos. Dado que el grupo de IDCS se puede sincronizar con los grupos de proveedores de identidad (como el grupo MSAD), también puede agregar usuarios individuales a el grupo de proveedores de identidad y asignar los roles predefinidos a estos grupos en la consola de Oracle Cloud Identity.

Los administradores de dominio de identidad pueden crear usuarios individuales, o utilizar un archivo de carga que contenga datos de usuario para crear varios usuarios a la vez. Los administradores de dominio de identidad deben ser competentes en conceptos de seguridad, incluidos los roles predefinidos de Oracle Cloud Enterprise Performance Management que permiten a los usuarios acceder a un entorno y saber cómo utilizar Mis servicios (Classic) o Mis servicios (OCI) y la consola de Oracle Cloud Identity (OCI únicamente) para completar tareas.

Acerca de los roles predefinidos de Cloud EPM

El acceso a los entornos de servicio de Cloud EPM viene determinado por roles funcionales predefinidos asignados a un usuario o grupo. Los Roles funcionales predefinidos enlazan a los usuarios y grupos con las actividades de negocio a las que tienen permitido realizar en un entorno, y con los datos que pueden acceder. Los usuarios y grupos deben estar asignados a funciones predefinidas que les otorgan acceso a las funciones de negocio y a los datos asociados.

Los siguientes servicios de Oracle Cloud EPM utilizan un conjunto común de cuatro roles funcionales predefinidos para controlar el acceso a los entornos:

- Planning

- FreeForm

- Financial Consolidation and Close

- Tax Reporting

- Profitability and Cost Management

- Enterprise Profitability and Cost Management

- Account Reconciliation

- Strategic Workforce Planning

- Narrative Reporting

- Sales Planning

Oracle Enterprise Data Management Cloud (EDMC) solo utiliza los roles predefinidos de administrador de servicio y usuario. El usuario avanzado y el visor se muestran en Mis servicios. No asigne usuarios a estos roles. No son aplicables a EDMC.

El acceso que un rol predefinido otorga en un entorno depende del tipo de servicio. Por ejemplo, el rol de usuario avanzado en Planning permite gestionar el proceso de aprobación y la seguridad de la regla de negocio, y el mismo rol en Tax Reporting permite ejecutar la automatización y la importación de impuestos.

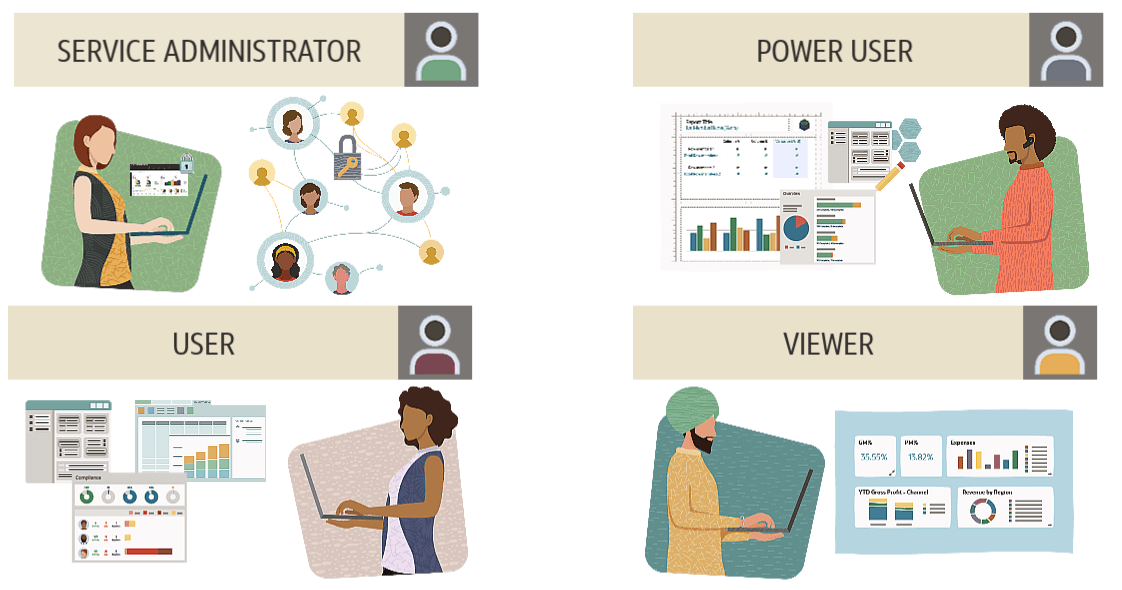

Los administradores del servicio realizan actividades administrativas y funcionales, como la gestión de usuarios y sus roles, la configuración de la conexión única y la configuración del acceso restringido a la red. Los administradores del servicio son responsables de configurar la seguridad a nivel de aplicación.

Si el servicio está configurado para SSO, los nombres y las contraseñas de usuario y las contraseñas de Oracle Cloud EPM, y las directivas de contraseñas, las gestiona el servidor del directorio de su organización.

Los usuarios avanzados pueden ver e interactuar con los datos, así como crear y mantener formularios, cuadrículas ad hoc e informes.

Los usuarios pueden introducir y enviar datos para su aprobación, analizar formularios mediante funciones ad hoc y obtener detalles del sistema de origen. Los usuarios pueden ver el contenido de informes al que tienen acceso.

El visor visualiza y analiza datos a través de formularios y cuadrículas ad hoc. Un visor no puede introducir datos en el sistema.

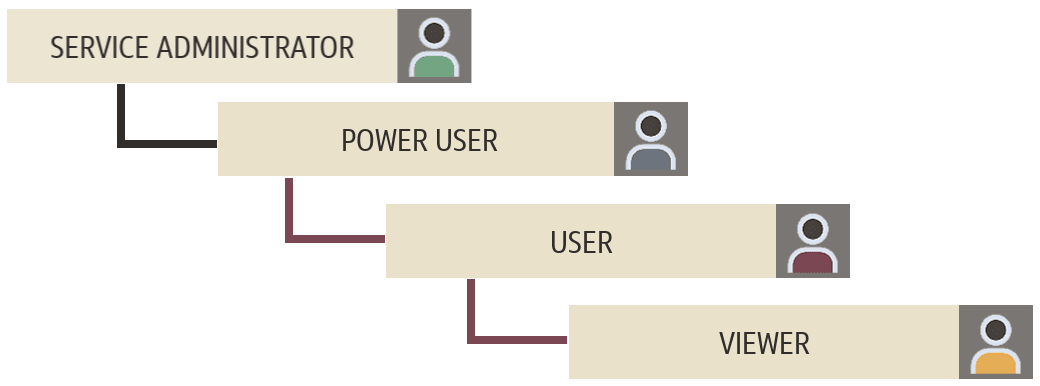

Los roles son jerárquicos. El acceso otorgado a través de las funciones de nivel inferior es heredado por funciones de nivel superior.

Por ejemplo, los usuarios asignados como administradores de servicio también heredan los privilegios de usuario avanzado, usuario y visor. Los usuarios avanzados heredan los privilegios de Usuario y Visor, y los usuarios heredan los privilegios de Visor.

Note:

El tema Descripción de roles predefinidos de la documentación de Introducción a Oracle Enterprise Performance Management Cloud para administradores incluye detalles de roles predefinidos para cada proceso de negocio de Cloud EPM aplicable. El tema Asignación de roles a usuarios abarca las tareas que debe completar al asignar roles mediante Mis servicios (Classic) e Identity Cloud Service.Acerca de los Roles de Nivel de Aplicación

Los roles de aplicación mejoran los derechos de acceso de los usuarios más allá de los roles predefinidos que se les asignan.

Aunque los derechos del acceso general se controlan mediante los roles predefinidos, los administradores del servicio o los usuarios asignados con el rol de aplicación Gestor de control de acceso pueden otorgar roles y permisos de datos específicos de la aplicación a los usuarios y a los grupos creados y gestionados en Control de acceso. Por ejemplo, un usuario, por defecto, no tiene el derecho de diseñar el proceso de aprobaciones, que solo se otorga a los usuarios avanzados y a los administradores del servicio. En Control de acceso, los administradores del servicio pueden asignar el rol del administrador del servicio para permitir al usuario realizar actividades relacionadas con las aprobaciones.

Los procesos de negocio de EPM en la nube que admiten la asignación de roles de aplicación son:

- Planning

- FreeForm

- Financial Consolidation and Close

- Tax Reporting

- Narrative Reporting

- Enterprise Profitability and Cost Management

- de Oracle Enterprise Data Management Cloud

- Account Reconciliation

Note:

Para obtener una lista completa de los roles de aplicación disponibles en cada proceso de negocio de Cloud EPM, consulte los subtemas del proceso de negocio de la sección Gestión de asignaciones de roles en el nivel de aplicación de la documentación de Administración de control de acceso para Oracle Enterprise Performance Management Cloud.Las asignaciones de roles de aplicación se gestionan en Access Control. Los administradores del servicio pueden otorgar roles específicos de las aplicaciones y permisos de datos a usuarios y grupos creados y gestionados en Access Control.

Acerca del control de acceso

Access Control es un componente de Cloud EPM disponible en los siguientes procesos de negocio:

- Planning

- FreeForm

- Financial Consolidation and Close

- Tax Reporting

- Profitability and Cost Management

- Enterprise Profitability and Cost Management

- Account Reconciliation

- de Oracle Enterprise Data Management Cloud

- Narrative Reporting

- Planificación de mano de obra estratégica de Oracle en la nube

- Oracle Sales Planning Cloud

Con el control de acceso, puede realizar las siguientes tareas:

- Crear grupos y agregar usuarios de EPM Cloud u otros grupos como miembros

- Agregar o suprimir miembros del grupo

- Asignar roles de aplicación a grupos o a usuarios incluido usted mismo

- Ver la lista de usuarios que son miembros de un grupo

Capas de seguridad adicionales

Es posible que haya una funcionalidad de seguridad adicional disponible en cada proceso de negocio de Cloud EPM. Estos funcionan junto con Access Control para proporcionar permisos de acceso. Puede definir permisos de acceso a dimensiones, reglas, flujos de navegación, formularios y otros artefactos, así como definir intersecciones válidas y no válidas y la seguridad a nivel de celda.

Gestión de la seguridad en Access Control

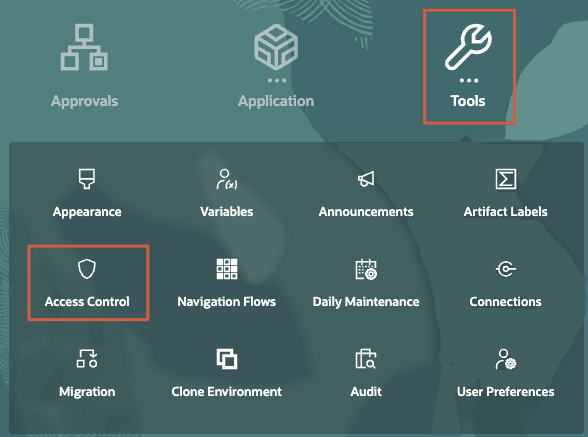

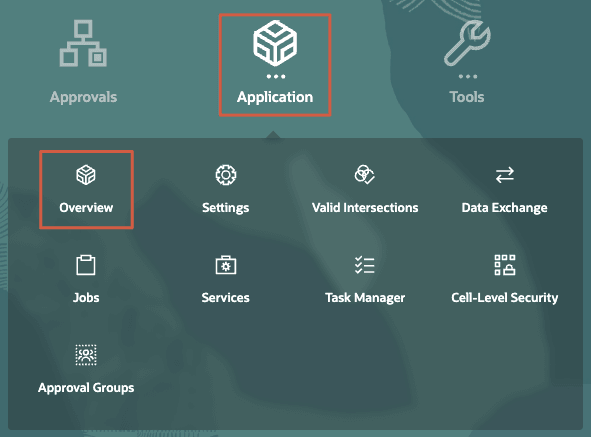

Para abrir Access Control, en la página de inicio del proceso de negocio de Cloud EPM, haga clic en Herramientas y, a continuación, en Control de acceso.

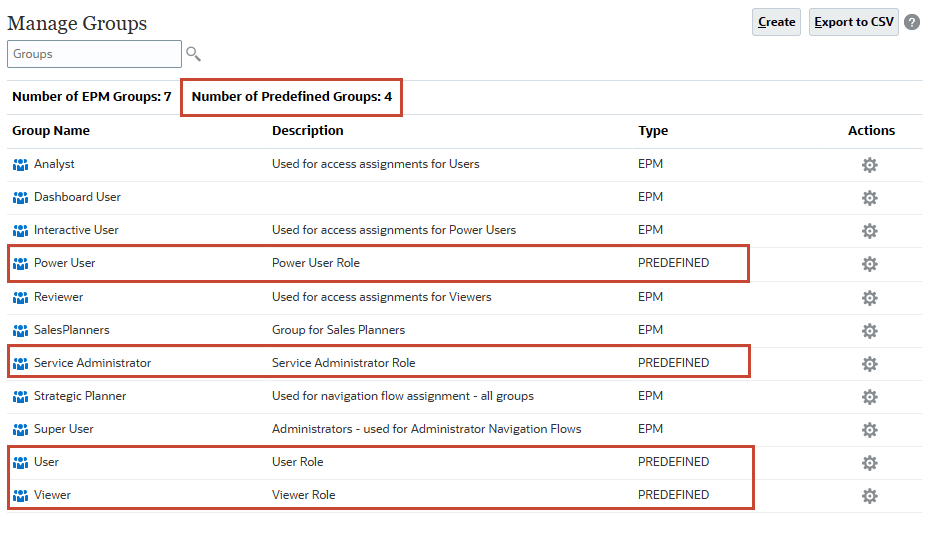

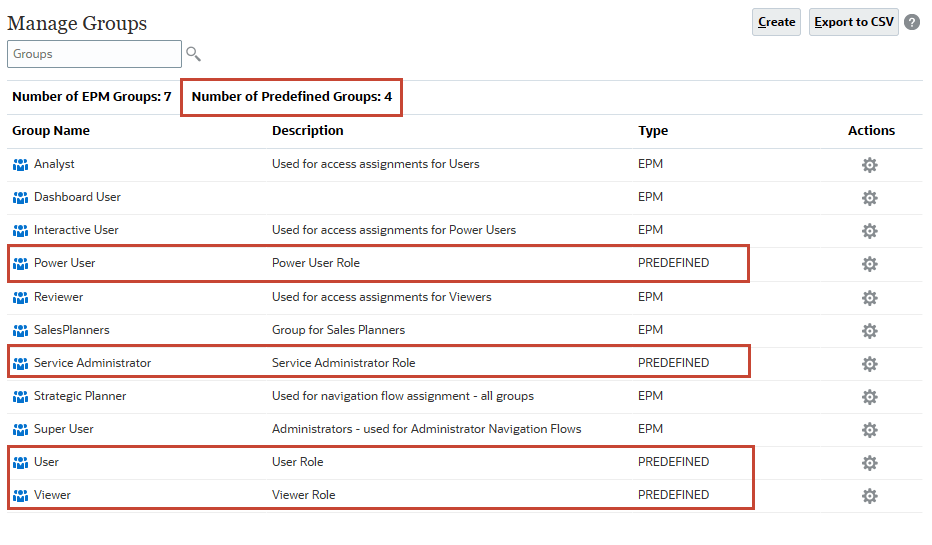

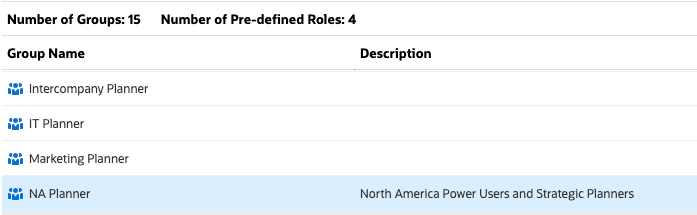

Se abre Control de acceso con Gestionar grupos. En este ejemplo, se muestran los roles y grupos predefinidos creados en la aplicación Planning Sample Vision.

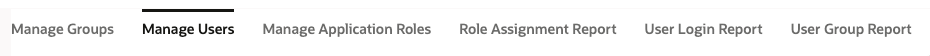

Gestione el control de acceso en las siguientes páginas con separadores, ubicadas en la parte inferior de la página:

- Gestión de grupos

- Gestión de usuarios

- Gestionar roles de la aplicación

- Informe de asignación de roles

- Informe de conexión de usuario

- Informe de grupo de usuarios

Gestión de grupos

En Gestionar grupos de control de acceso, los roles predefinidos se muestran como grupos.

Note:

No puede suprimir, modificar ni asignar roles de nivel de aplicación a roles predefinidos de Control de acceso. Además, los usuarios de EPM en la nube, que están asignados a roles predefinidos, se muestran en Control de acceso, de manera que puedan agregarse como miembros de grupo.

Los procesos de negocio de EPM en la nube utilizan un repositorio interno para admitir asignaciones de roles a nivel de aplicación.

Los usuarios de EPM en la nube y otros grupos pueden ser miembros de grupos mantenidos en Control de acceso. Se puede otorgar roles de aplicación a los usuarios mediante la asignación de un rol al grupo.

Sugerencia:

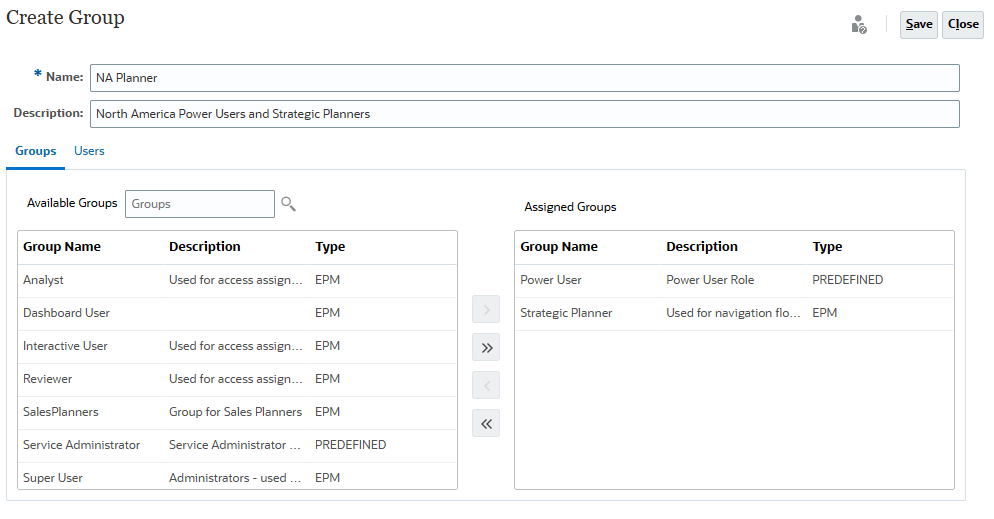

Importe o exporte grupos mediante los comandos de migración o EPM Automate.Creación de grupos

- En Gestionar grupos, en la parte superior derecha, haga clic en Crear.

- Introduzca la siguiente información:

- Nombre: introduzca un nombre del grupo único (máximo 256 caracteres).

Note:

Los nombres de grupos no distinguen mayúsculas y minúsculas. Cloud EPM no permite crear grupos que coincidan con los nombres de los roles predefinidos (Administrador del servicio, Usuario avanzado, Usuario, Planificador y Visor). - Descripción: (Opcional) Introduzca una descripción para el grupo.

- Nombre: introduzca un nombre del grupo único (máximo 256 caracteres).

- (Opcional) En Grupos, agregue grupos para crear un grupo anidado.

- Haga clic en

(Buscar) para mostrar una lista de grupos disponibles o filtrar la lista introduciendo una cadena de búsqueda y, a continuación, haga clic en

(Buscar) para mostrar una lista de grupos disponibles o filtrar la lista introduciendo una cadena de búsqueda y, a continuación, haga clic en  (Buscar).

(Buscar). - En Available Groups (Grupos disponibles), seleccione los grupos de miembros que desea agregar al nuevo grupo.

- Haga clic en > (Mover).

Los grupos seleccionados se muestran debajo de los grupos asignados.

Note:

Al hacer clic en > (Mover), >> (Mover todo), < (Eliminar), << (Eliminar todo) puede agregar o eliminar asignaciones.

- Haga clic en

- (Opcional): Haga clic en Usuarios para agregar usuarios del servicio como miembros del grupo.

- Haga clic en

(Buscar) para mostrar una lista de usuarios disponibles o filtrar la lista introduciendo una cadena de búsqueda y, a continuación, haciendo clic en

(Buscar) para mostrar una lista de usuarios disponibles o filtrar la lista introduciendo una cadena de búsqueda y, a continuación, haciendo clic en  (Buscar).

(Buscar). - En Usuarios disponibles, seleccione usuarios que agregar al grupo nuevo.

- Haga clic en > (Mover).

Los usuarios seleccionados se mostrarán en Usuarios asignados.

Note:

Al hacer clic en > (Mover), >> (Mover todo), < (Eliminar), << (Eliminar todo) puede agregar o eliminar asignaciones.

- Haga clic en

- Haga clic en Guardar.

- En el mensaje de información, haga clic en OK (Aceptar).

El grupo recién agregado se muestra en la página.

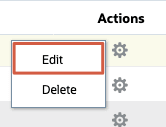

Modificación de Grupos

- En Gestionar grupos, busque el grupo que desea modificar, haga clic en

(Acciones) y seleccione Editar.

(Acciones) y seleccione Editar.

- En Editar grupo, modifique el nombre, la descripción, el grupo y la selección de usuario.

Sugerencia:

Consulte los pasos 3 y 4 de la sección Creación de grupos de este tutorial para conocer los pasos para agregar y eliminar asignaciones. - Haga clic en Guardar.

- En el mensaje de información, haga clic en OK (Aceptar).

Supresión de Grupos

- En Gestionar grupos, busque el grupo que desea suprimir, haga clic en

(Acciones) y seleccione Suprimir.

(Acciones) y seleccione Suprimir. - En la petición de datos de información Suprimir grupo, haga clic en Sí.

- En el siguiente mensaje de información, haga clic en Aceptar.

Gestión de asignaciones de grupos de usuarios

- En los separadores horizontales, haga clic en Gestionar usuarios.

- Busque el usuario al que desea asignar roles, haga clic en

(Acciones) y seleccione Editar.

(Acciones) y seleccione Editar. - En Miembro de: grupos disponibles, agregue grupos para crear un grupo anidado.

- Haga clic en

(Buscar) para mostrar una lista de grupos disponibles o filtrar la lista introduciendo una cadena de búsqueda y, a continuación, haga clic en

(Buscar) para mostrar una lista de grupos disponibles o filtrar la lista introduciendo una cadena de búsqueda y, a continuación, haga clic en  (Buscar).

(Buscar). - En Grupos disponibles, seleccione los grupos de miembros que desea asignar.

- Haga clic en > (Mover).

Los grupos seleccionados se muestran debajo de los grupos asignados.

Note:

Al hacer clic en > (Mover), >> (Mover todo), < (Eliminar), << (Eliminar todo) puede agregar o eliminar asignaciones.

- Haga clic en

- Haga clic en Guardar.

- En el mensaje de información, haga clic en OK (Aceptar).

Asignación y anulación de asignación de roles de aplicación de Cloud EPM

Los administradores del servicio pueden otorgar permisos de datos y roles específicos de las aplicaciones a usuarios y grupos creados y gestionados en Access Control.

La mejor práctica recomendada consiste en asignar el rol mínimo que se ajuste a los privilegios adicionales cuando sea necesario.

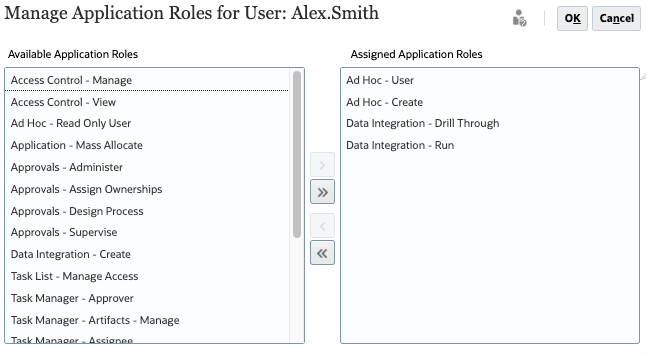

Asignación de roles de aplicación a usuarios

- En los separadores horizontales, vaya a Gestionar roles de aplicación.

- En la lista desplegable, verifique que Usuarios está seleccionado.

Sugerencia:

Puede filtrar la lista introduciendo una cadena de búsqueda y, a continuación, haciendo clic en (Buscar). - Busque el usuario al que desea asignar roles, haga clic en

(Acciones) y seleccione Gestionar roles.

(Acciones) y seleccione Gestionar roles. - Para asignar un rol de aplicación:

- En Roles de aplicación disponibles, seleccione un rol de aplicación.

Sugerencia:

Se admiten las siguientes técnicas de explorador estándar para seleccionar varios elementos de una lista:- Mayús + clic: selecciona dos o más elementos consecutivos. Para seleccionar elementos consecutivos, seleccione el primer elemento y, a continuación, pulse Mayús y haga clic en el último elemento para seleccionar ambos elementos y todos los elementos intermedios.

- Control + clic: selecciona dos o más elementos no consecutivos. Para seleccionar varios elementos no consecutivos, pulse la tecla Control mientras hace clic en cada elemento.

- Haga clic en > (Mover).

Las funciones seleccionadas se muestran debajo de Roles de aplicación asignados.

Note:

Al hacer clic en > (Mover), >> (Mover todo), < (Eliminar), << (Eliminar todo) puede agregar o eliminar asignaciones.

En este ejemplo, los roles de aplicación de Planning se asignan a un usuario.

- En Roles de aplicación disponibles, seleccione un rol de aplicación.

- Para eliminar un rol en la aplicación:

- En Roles de aplicación asignados, seleccione un rol asignado.

Sugerencia:

Se admiten las siguientes técnicas de explorador estándar para seleccionar varios elementos de una lista:- Mayús + clic: selecciona dos o más elementos consecutivos. Para seleccionar elementos consecutivos, seleccione el primer elemento y, a continuación, pulse Mayús y haga clic en el último elemento para seleccionar ambos elementos y todos los elementos intermedios.

- Control + clic: selecciona dos o más elementos no consecutivos. Para seleccionar varios elementos no consecutivos, pulse la tecla Control mientras hace clic en cada elemento.

- Haga clic en < (Eliminar).

Note:

Al hacer clic en > (Mover), >> (Mover todo), < (Eliminar), << (Eliminar todo) puede agregar o eliminar asignaciones.

- En Roles de aplicación asignados, seleccione un rol asignado.

- Haga clic en Aceptar.

- En el mensaje de información, haga clic en OK (Aceptar).

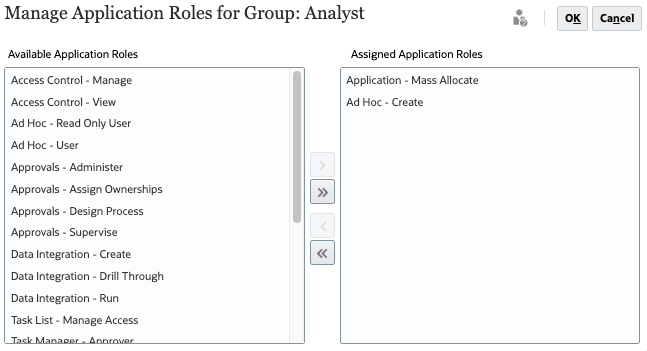

Asignación de roles de aplicación a grupos

- En Gestionar roles de aplicación, en la lista desplegable, seleccione Grupos y haga clic en

(Buscar).

(Buscar).

Sugerencia:

Puede filtrar la lista introduciendo una cadena de búsqueda y, a continuación, haciendo clic en (Buscar). - Busque el grupo al que desea asignar roles, haga clic en

(Acciones) y seleccione Gestionar roles.

(Acciones) y seleccione Gestionar roles. - Para asignar un rol de aplicación:

- En Roles de aplicación disponibles, seleccione un rol de aplicación.

Sugerencia:

Se admiten las siguientes técnicas de explorador estándar para seleccionar varios elementos de una lista:- Mayús + clic: selecciona dos o más elementos consecutivos. Para seleccionar elementos consecutivos, seleccione el primer elemento y, a continuación, pulse Mayús y haga clic en el último elemento para seleccionar ambos elementos y todos los elementos intermedios.

- Control + clic: selecciona dos o más elementos no consecutivos. Para seleccionar varios elementos no consecutivos, pulse la tecla Control mientras hace clic en cada elemento.

- Haga clic en > (Mover).

Las funciones seleccionadas se muestran debajo de Roles de aplicación asignados.

Note:

Al hacer clic en > (Mover), >> (Mover todo), < (Eliminar), << (Eliminar todo) puede agregar o eliminar asignaciones.

En este ejemplo, los roles de aplicación de Planning se asignan a un grupo.

- En Roles de aplicación disponibles, seleccione un rol de aplicación.

- Para eliminar un rol en la aplicación:

- En Roles de aplicación asignados, seleccione un rol asignado.

Sugerencia:

Se admiten las siguientes técnicas de explorador estándar para seleccionar varios elementos de una lista:- Mayús + clic: selecciona dos o más elementos consecutivos. Para seleccionar elementos consecutivos, seleccione el primer elemento y, a continuación, pulse Mayús y haga clic en el último elemento para seleccionar ambos elementos y todos los elementos intermedios.

- Control + clic: selecciona dos o más elementos no consecutivos. Para seleccionar varios elementos no consecutivos, pulse la tecla Control mientras hace clic en cada elemento.

- Haga clic en < (Eliminar).

Note:

Al hacer clic en > (Mover), >> (Mover todo), < (Eliminar), << (Eliminar todo) puede agregar o eliminar asignaciones.

- En Roles de aplicación asignados, seleccione un rol asignado.

- Haga clic en Aceptar.

- En el mensaje de información, haga clic en OK (Aceptar).

Generación de Informes

Los administradores del servicio o aquellos usuarios que tengan asignado el rol del gestor de control de acceso pueden generar informes para analizar y gestionar asignaciones de roles Puede exportar un informe para crear una versión de valores separados por comas (CSV) del informe.

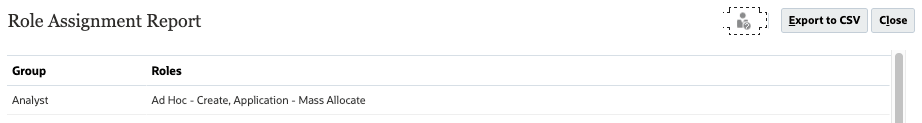

Consulta del informe de asignación de roles de un grupo

Puede revisar los roles predefinidos asignados y los roles de aplicación de un usuario o grupo. Los grupos a los que pertenece un usuario no se muestran si estos no se utilizan para asignar roles de aplicación al usuario. Este informe permite realizar el seguimiento del acceso de los usuarios para elaborar los informes de conformidad.

- En Gestionar roles de aplicación, en la lista desplegable, verifique que Grupos esté seleccionado.

Sugerencia:

Puede ver los roles de asignación de roles para usuarios o grupos. Para cambiar a usuarios, en la lista desplegable, seleccione Usuarios y haga clic en (Buscar).

(Buscar). - Busque el grupo sobre el que desea generar un informe, haga clic en

(Acciones) y seleccione Informe de asignación de rol.

(Acciones) y seleccione Informe de asignación de rol. - Revise el informe de asignación de roles para el grupo seleccionado.

En este ejemplo, se muestra el informe de asignación de roles para el grupo Analista.

- (Opcional) Haga clic en Exportar a CSV y, a continuación, guarde el archivo en una carpeta local.

- Haga clic en Cerrar.

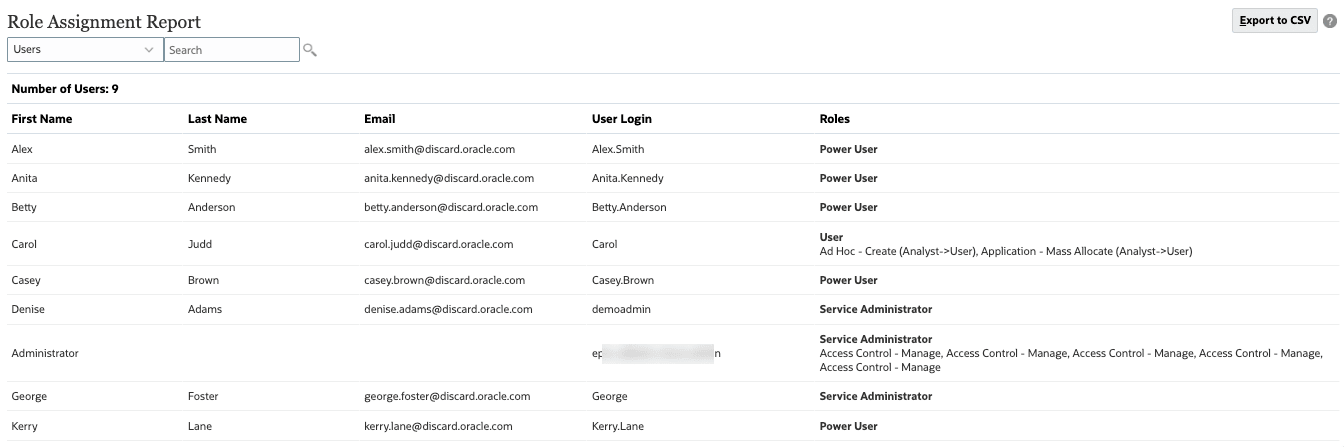

Visualización de informes de asignación de roles

Puede revisar el acceso, asignado mediante roles predefinidos y roles de nivel del aplicación, de todos los usuarios. En el informe se muestran los roles predefinidos (en negrita) y los roles de aplicación (no en negrita) asignados al usuario.

- En los separadores horizontales, haga clic en Informe de asignación de roles.

- En la lista desplegable, verifique que Usuarios esté seleccionado.

Sugerencia:

Puede filtrar la lista introduciendo una cadena de búsqueda y, a continuación, haciendo clic en (Buscar). - Revise los detalles del usuario, incluidos los roles asignados a cada usuario.

Note:

En función de la configuración de la aplicación, los usuarios pueden ser diferentes de los que se muestran aquí.Los roles heredados, así como la información de herencia, se muestran en una fila por cada usuario.

En este ejemplo, se muestran los roles Predefined y Application para cada usuario.

- (Opcional) Haga clic en Exportar a CSV y, a continuación, guarde el archivo en una carpeta local.

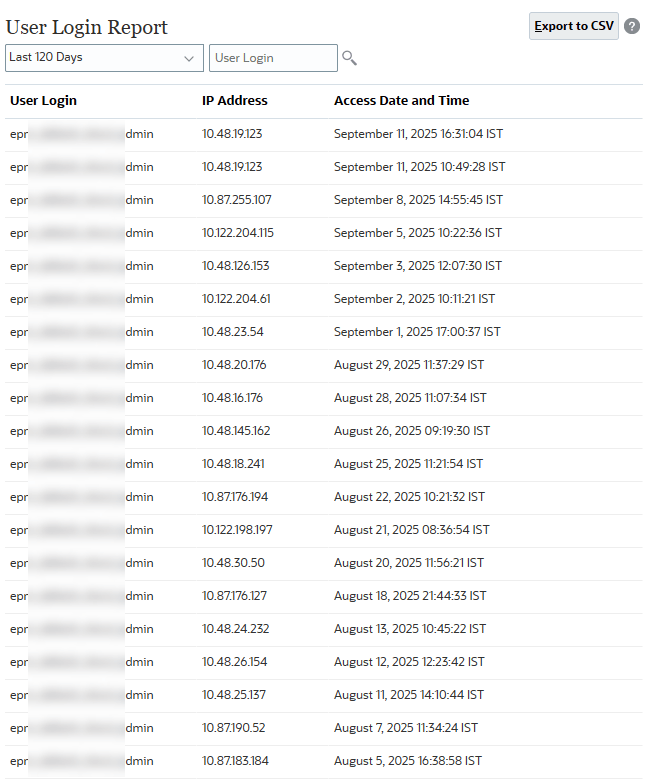

Visualización del Informe de Conexión de Usuario

El informe de inicio de sesión de usuario contiene, de forma predeterminada, información sobre los usuarios que han iniciado sesión en el entorno a lo largo de las últimas 24 horas. Muestra la dirección IP del equipo desde el que inició sesión el usuario y la fecha y hora en las que el usuario accedió al entorno.

Los administradores de servicio o las personas con el rol Administrador de control de acceso pueden regenerar este informe para un intervalo de fechas personalizado o para los últimos 1 día, los últimos 30 días, los últimos 90 días y 120 últimos días. También pueden filtrar el informe para ver solo la información de determinados usuarios mediante el uso en la cadena parcial del nombre, los apellidos o el ID de usuario del usuario como cadena de búsqueda.

- En los separadores horizontales, haga clic en Informe de inicio de sesión de usuario.

- En la lista desplegable, seleccione un rango de fechas.

Sugerencia:

Puede filtrar la lista introduciendo una cadena de búsqueda y, a continuación, haciendo clic en (Buscar).

(Buscar). - Revise los detalles de conexión.

- (Opcional) Haga clic en Exportar a CSV y, a continuación, guarde el archivo en una carpeta local.

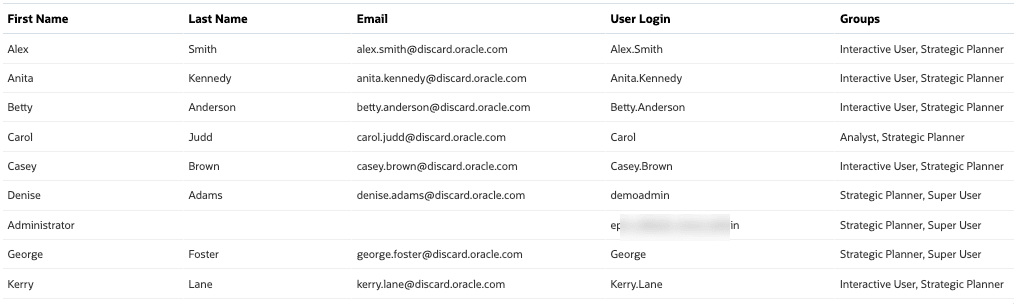

Visualización del informe de grupos de usuarios

El informe de grupos de usuarios muestra la pertenencia directa o indirecta de los usuarios asignados a grupos en Control de acceso. Los administradores del servicio o aquellos usuarios que tengan asignado el rol Gestor de Control de Acceso pueden generar este informe.

Se considera que los usuarios son miembros directos de un grupo si están asignados al grupo. Los usuarios son miembros indirectos si están asignados a un grupo que es hijo de otro grupo. Para cada usuario asignado a un grupo, el informe muestra información como el identificador de inicio de sesión, el nombre y el apellido, el identificador de correo electrónico y una lista de grupos separados por comas a los que está asignado el usuario de forma directa o indirecta. Los grupos directos se muestran en fuente negrita, mientras que los grupos indirectos se muestran en fuente no negrita. La versión CSV del informe indica si el usuario está asignado de manera directa o indirecta a un grupo mediante Sí o No.

- En los separadores horizontales, haga clic en Informe de grupo de usuarios.

- En la lista desplegable, verifique que Usuarios esté seleccionado.

Sugerencia:

Puede ver los roles de asignación de roles para usuarios o grupos. Para cambiar a grupos, en la lista desplegable, seleccione Grupos y haga clic en (Buscar).

(Buscar). - Revise la información de aprovisionamiento de usuarios, incluidos los grupos asignados y los roles de aplicación.

- (Opcional) Haga clic en Exportar a CSV y, a continuación, guarde el archivo en una carpeta local.

Importación de asignaciones de grupos de usuarios (opcional)

Los administradores del servicio o usuarios que tengan asignado el rol del administrador de control de acceso pueden importar asignaciones de grupo de usuarios de un archivo con valores separados por comas (CSV) para crear asignaciones nuevas en un grupo de control de acceso existente. Cloud EPM aplica las asignaciones a nivel de aplicación y a nivel de artefacto basadas en las nuevas asignaciones del grupo.

Note:

Todas las Conexiones de Usuario identificadas en el archivo de importación deben existir en el dominio de identidad; todos los nombres que se incluyen en el archivo deben existir en el Control de acceso. No puede crear un grupo mediante este proceso de importación. Solo puede crear nuevas asignaciones de grupo; no puede eliminar las asignaciones de grupo actuales de usuarios.A continuación, se muestran algunos ejemplos de un archivo CSV utilizado para importar asignaciones de grupos:

User Login,Group

jdoe,Grp1

jane.doe@example.com,Grp2User Login,First Name,Last Name,Email,DirectGroup

jdoe,John,Doe,jdoe@example.com,Yes,Grp1

jane.doe@example.com,Jane,Doe,jane.doe@example.com,No,Grp2Sugerencia:

Exporte el informe de grupo de usuarios y utilícelo como plantilla.Note:

Necesitará un archivo de importación que contenga asignaciones de grupo para completar las tareas de esta sección.- En Informe de grupo de usuarios, haga clic en Importar desde CSV.

- En Importar CSV de asignación de grupo de usuarios, haga clic en Seleccionar archivo o en Examinar.

Note:

Según el explorador, la etiqueta del botón puede mostrar Choose File (Seleccionar archivo) o Browse (Examinar). - Seleccione el archivo de importación.

- En Importar CSV de asignación de grupo de usuario, haga clic en Importar.

- En la petición de datos, haga clic en Yes (Sí).

- En la siguiente petición de datos, haga clic en Aceptar.

Visualización de informes del sistema de control de acceso

Puede crear un informe que muestre los permisos de acceso actuales para usuarios y grupos de la aplicación.

- En la parte superior izquierda, haga clic en

(Navegador).

(Navegador). - A continuación, en Supervisar y explorar, haga clic en Informes del sistema.

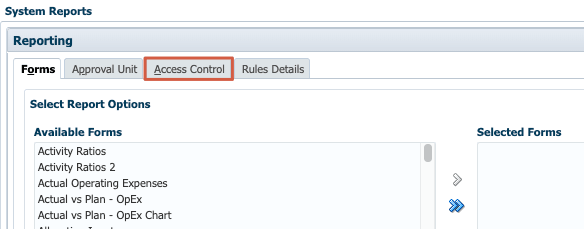

- En los separadores, haga clic en Control de acceso.

- En Select User a Group, seleccione una opción:

- Usuarios Disponibles

- Grupos Disponibles

- Usuarios y Grupos Disponibles

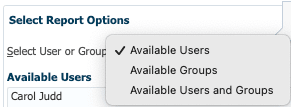

El panel Disponible se actualiza en función de la opción seleccionada.

- En el panel Disponible de la izquierda, seleccione los usuarios y/o grupos y, a continuación, mueva los usuarios y/o grupos en los que desea generar los informes al panel Seleccionados.

En este ejemplo, se seleccionaron grupos.

Sugerencia:

Utilice los iconos Mover y Eliminar para mover las selecciones entre paneles. - En el panel izquierdo Objetos disponibles, seleccione y mueva los objetos sobre el que desea generar informe al panel Objetos seleccionados.

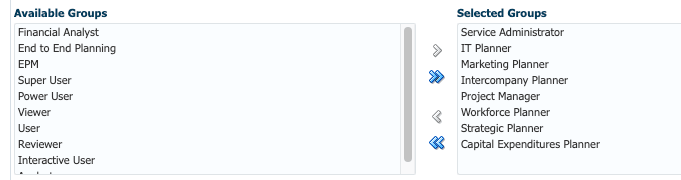

- Seleccionar opciones de informes:

- En Mostrar acceso coincidente de tipo, seleccione el acceso que desea ver: Lectura, Escritura o Ninguno.

- Para Agrupar los resultados por, seleccione cómo ver el informe: Usuarios u Objetos.

- En las secciones Tipo de informe, seleccione Acceso asignado o Acceso efectivo:

- Si ha seleccionado Acceso asignado, especifique si los permisos se asignan por relación o pertenencia de grupo de selección de miembros:

- En Mostrar acceso coincidente de relación, seleccione: Miembro, Hijos, Hijos (inclusive), Descendientes o Descendientes (inclusive).

- Seleccione Mostrar heredados del grupo para mostrar los permisos del acceso heredados por el usuario de un grupo.

- Si ha seleccionado Acceso efectivo, seleccione Mostrar origen de acceso efectivo para incluir una descripción del origen de los permisos de acceso efectivos en el informe.

- Si ha seleccionado Acceso asignado, especifique si los permisos se asignan por relación o pertenencia de grupo de selección de miembros:

- Seleccione si desea crear un informe en formato delimitado por comas o PDF.

- Verifique las selecciones.

A continuación se muestra un ejemplo de selecciones de opciones de informe:

- Haga clic en Crear informe y, a continuación, guarde el informe en una carpeta local.

Gestión de permisos de acceso

Asignación de dimensión y seguridad de miembro

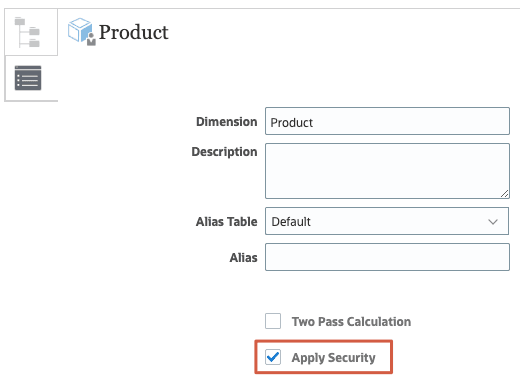

Se pueden asignar permisos a miembros mediante la selección de la propiedad Aplicar seguridad. Consulte el tutorial Gestión de dimensiones en procesos de negocio de EPM en la nube para conocer los pasos de Edición de propiedades de dimensión.

El comportamiento de todos los roles predefinidos que no sean el administrador del servicio se ve afectado por la opción Aplicar seguridad definida a nivel de dimensión en el proceso de negocio. Al desactivar la opción Aplicar seguridad, las dimensiones quedan desprotegidas, lo que permite que todos los usuarios asignados a roles predefinidos accedan a los datos y escriban en ellos en miembros de dimensión. Oracle recomienda que seleccione la opción Aplicar seguridad a nivel de dimensión para aplicar la seguridad.

- Vuelva a la página inicial. En la parte superior derecha, haga clic en

(Inicio).

(Inicio). - Haga clic en Aplicación y, a continuación, en Descripción general.

- Haga clic en Dimensiones.

- Filtre la vista de dimensión seleccionando un cubo en la lista desplegable Cubo.

En este ejemplo, se selecciona el cubo Plan1.

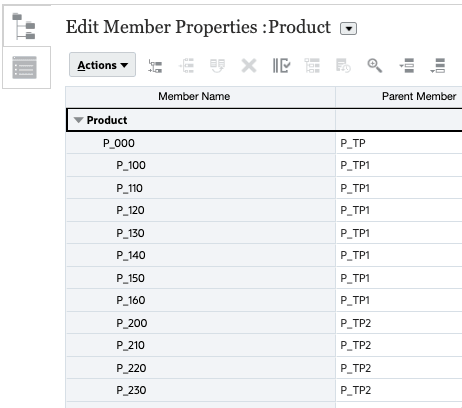

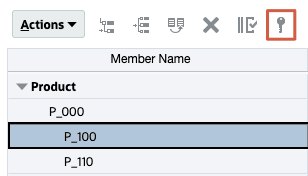

- Después de seleccionar un cubo, haga clic en el nombre de la dimensión a la que desea aplicar la seguridad.

En este ejemplo, la dimensión Product del cubo Plan1 se abre en Edit Member Properties. Puede ampliar la jerarquía de miembros haciendo clic en

(Alejar todos los miembros).

(Alejar todos los miembros).

Note:

Para poder asignar permisos de acceso, Apply Security debe estar activado para la dimensión con la que está trabajando. - En la parte izquierda, haga clic en

(Editar propiedades de dimensión).

(Editar propiedades de dimensión). - Seleccione Aplicar seguridad.

- Haga clic en Listo.

- Haga clic en el nombre de la dimensión para editarla.

- En la cuadrícula Editar propiedades de miembro, seleccione un miembro y, a continuación, haga clic en

(Asignar permiso).

(Asignar permiso).

- En Asignar permiso, haga clic en Permisos.

- Realice una de las siguientes tareas:

- Para agregar permisos, haga clic en Agregar usuario/grupo y, a continuación , haga clic en Usuarios o Grupos y seleccione en la lista de usuarios y grupos disponibles.

- Haga clic en OK (Aceptar) y, a continuación, en Close.

- Para editar el tipo de permisos, seleccione una opción para el usuario o grupo que ha agregado:

- Haga clic en Lectura para permitir a los usuarios y grupos seleccionados ver el artefacto o carpeta en la lista, así como crear, editar o suprimir la información del artefacto o carpeta.

- Haga clic en Escritura para permitir a los usuarios y grupos seleccionados ver el artefacto o carpeta en la lista, así como crear, editar o suprimir la información del artefacto o carpeta.

- Haga clic en Ninguno si no desea que los usuarios o grupos seleccionados vean el artefacto o carpeta en la lista.

- Opcional: seleccione una relación.

Por ejemplo, seleccione Hijos para asignar acceso a los hijos del miembro seleccionado.

- Para eliminar permisos, para el usuario o grupo seleccionado, haga clic en X (Suprimir).

- Cuando termine de agregar permisos a usuarios y grupos, haga clic en Guardar.

- Si se le solicita un mensaje de información, haga clic en Aceptar.

- Haga clic en Cancelar para cerrar Asignar permisos.

- En Editar propiedades de miembro, haga clic en Guardar.

- Haga clic en Cancelar para cerrar Editar Propiedades de Miembro.

- Vuelva a la página inicial. En la parte superior derecha, haga clic en

(Inicio).

(Inicio).

Asignación de permisos a flujos de navegación

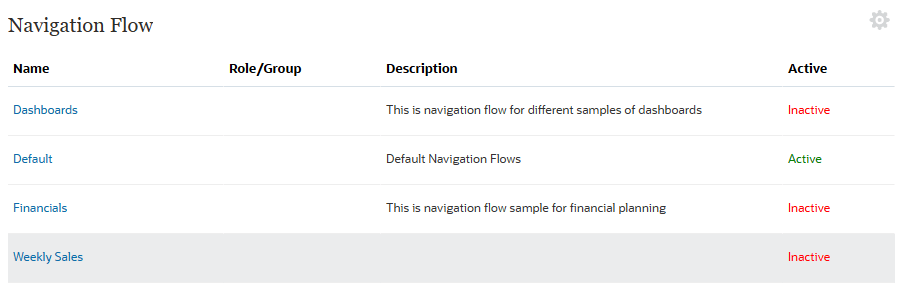

Los flujos de navegación permiten a los administradores controlar cómo interactúan los roles o los grupos con el proceso de negocio. El proceso de negocio incluye un flujo de navegación predefinido, denominado Valor predeterminado.

Los flujos de navegación se clasifican de la siguiente forma para la personalización:

- Global: los flujos a los que asisten los usuarios pueden verlos.

- Rol: solo ven los usuarios que tienen un rol específico; por ejemplo, un usuario o usuario avanzado.

- Grupo: Flujos de navegación sólo pueden ver los usuarios que pertenecen a un grupo específico.

Los flujos de navegación se pueden definir en cualquiera de estos niveles. En caso de que existan flujos en varios niveles, las actualizaciones se aplican en el orden de mayor (global) a menor (grupos).

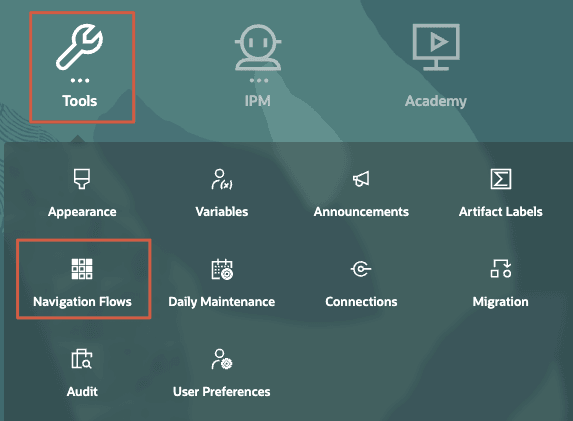

- En la página inicial, haga clic en Herramientas y, a continuación, en Flujos de Navegación.

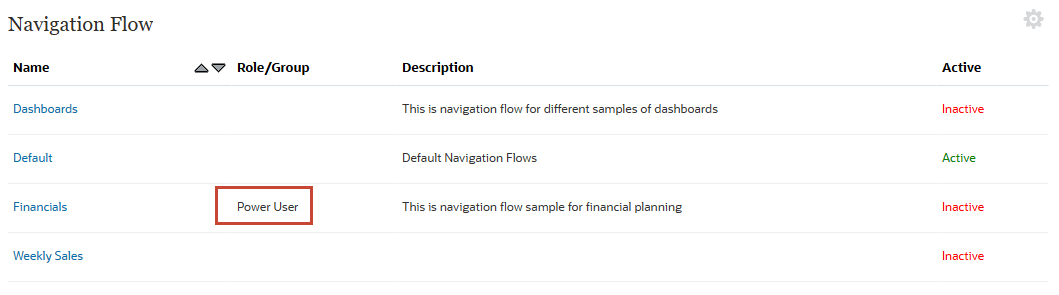

Si tiene flujos de navegación creados en el proceso de negocio, se mostrarán en la página. A continuación, se muestra una lista de los flujos de navegación disponibles en la aplicación Planning Sample Vision.

- Seleccione un flujo de navegación inactivo al que asignar permisos. Haga clic en su nombre para modificarlo.

- En Asignar a, realice una de las siguientes acciones:

- Introduzca un rol o grupo predefinido.

- Haga clic en

(Buscar) y, a continuación, en el cuadro de diálogo Asignar flujo de navegación, seleccione un grupo o rol y haga clic en Aceptar.

(Buscar) y, a continuación, en el cuadro de diálogo Asignar flujo de navegación, seleccione un grupo o rol y haga clic en Aceptar. - Haga clic en Guardar y cerrar.

Se muestra el rol o grupo asignado al flujo de navegación. En este ejemplo, el rol de usuario avanzado se asignó al flujo de navegación de Financials.

El proceso de negocio ofrece tres niveles de permisos para el flujo de navegación:

- Basados En Roles: los permisos se otorgan a usuarios o grupos asignados a un rol específico; por ejemplo, un usuario verá diferentes tarjetas en la página de inicio que un administrador del servicio.

- Basado en artefactos: los permisos se otorgan a usuarios o grupos que puedan ver determinados artefactos; por ejemplo, un usuario verá solo los formularios para aquellos que tengan asignado permiso

- Global: los permisos se otorgan a todos los usuarios

- Vuelva a la página inicial. En la parte superior derecha, haga clic en

(Inicio).

(Inicio).

Asignación de permisos a paneles de control, infolets, formularios y reglas

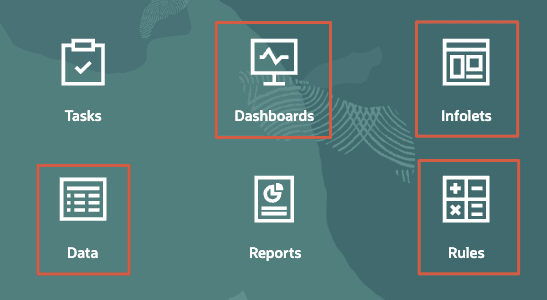

- En la página de inicio, haga clic en una de las siguientes opciones: Paneles de control, Información, Datos o Reglas.

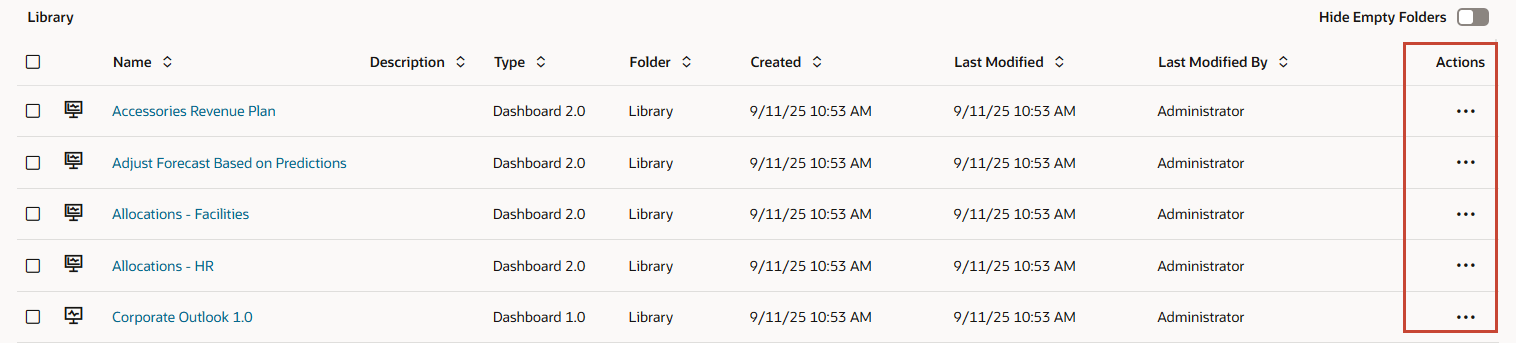

Para paneles de control, infolets, formularios (datos) y reglas, las carpetas y artefactos enumerados tienen cada uno un menú Acciones.

- Para el artefacto al que desea aplicar permisos, haga clic en

(Acciones) y, a continuación, seleccione Asignar permiso.

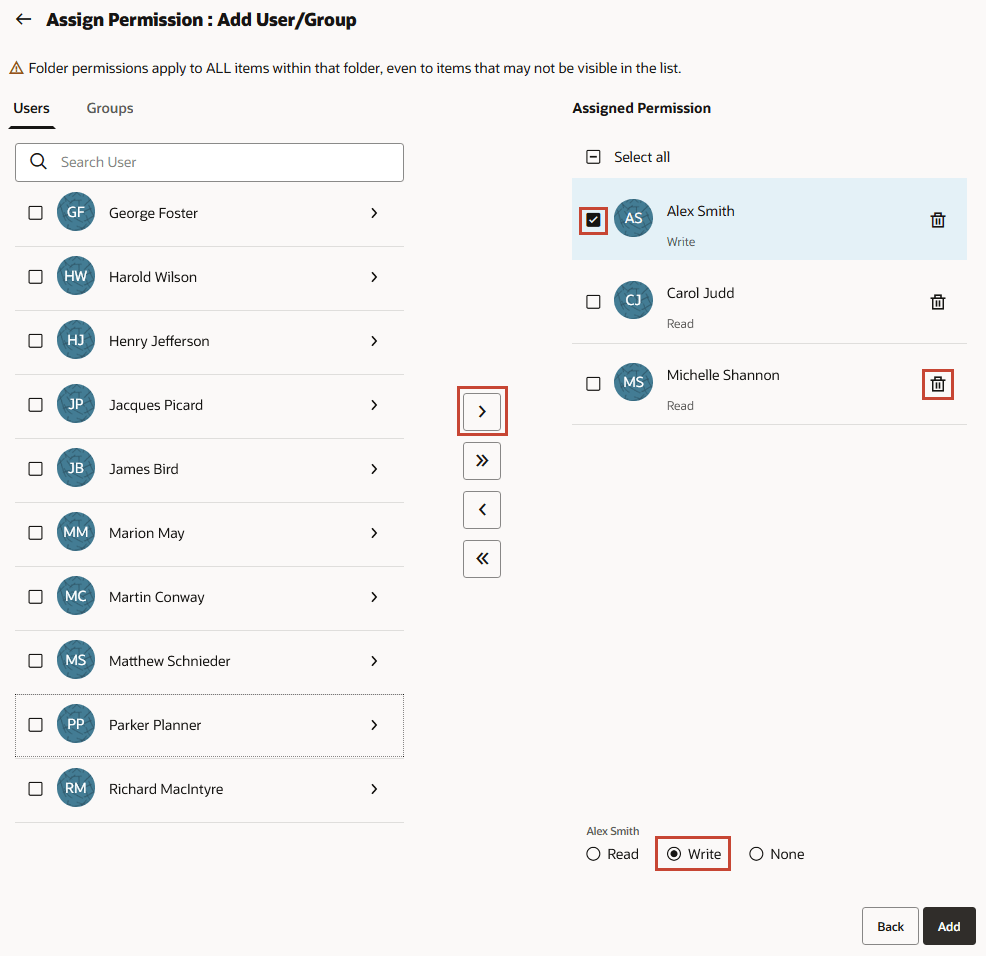

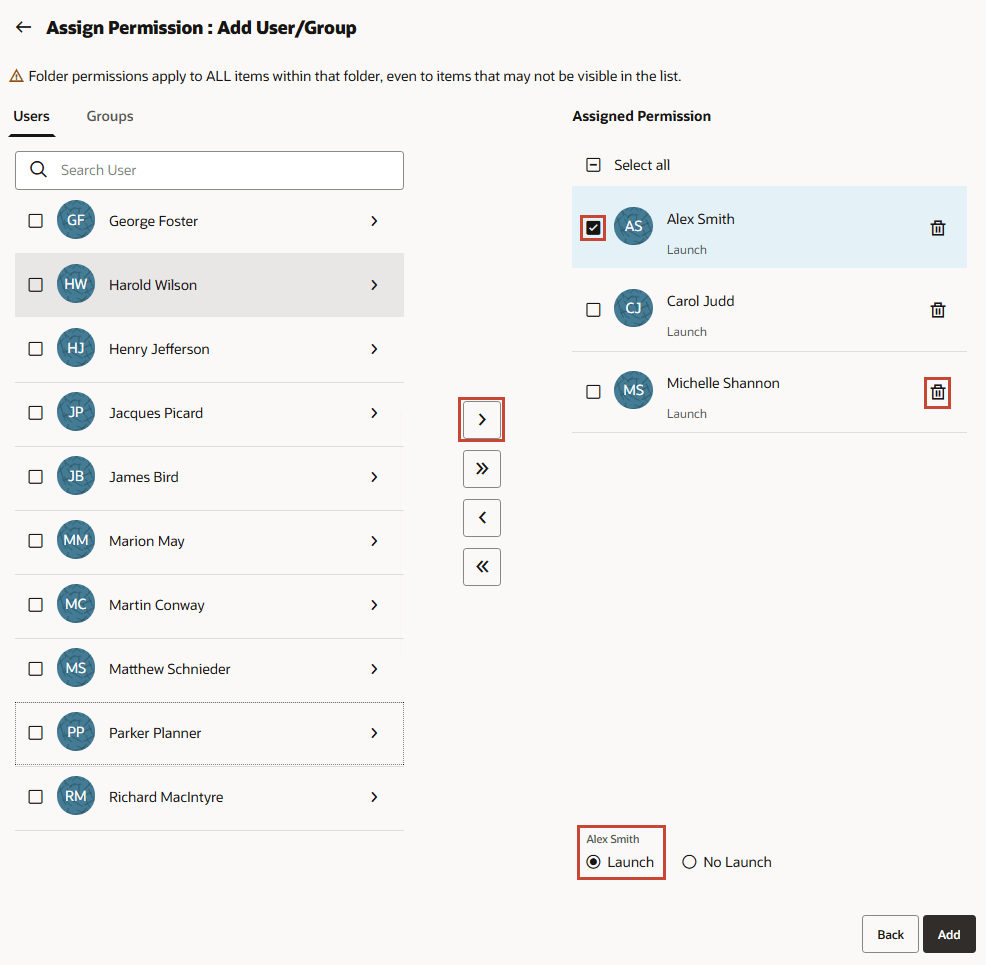

(Acciones) y, a continuación, seleccione Asignar permiso. - En Asignar permiso, haga clic en +(Agregar usuario/grupo).

- En Agregar usuario/grupo, haga clic en Usuarios o Grupos.

- Seleccione en la lista de usuarios y grupos disponibles y, a continuación, haga clic en >.

- Para editar el tipo de permisos, seleccione un usuario o grupo y seleccione una opción:

- Paneles de control, infolets, formularios:

- Haga clic en Lectura para permitir a los usuarios y grupos seleccionados ver el artefacto o carpeta en la lista, así como crear, editar o suprimir la información del artefacto o carpeta.

- Haga clic en Escritura para permitir a los usuarios y grupos seleccionados ver el artefacto o carpeta en la lista, así como crear, editar o suprimir la información del artefacto o carpeta.

- Haga clic en Ninguno si no desea que los usuarios o grupos seleccionados vean el artefacto o carpeta en la lista.

- Para eliminar permisos, para el usuario o grupo seleccionado, haga clic en

(Suprimir).

(Suprimir).

- Reglas:

- Haga clic en Iniciar para permitir que los usuarios y grupos seleccionados inicien las reglas seleccionadas.

- Haga clic en No iniciar para impedir que los usuarios y grupos seleccionados inicien las reglas seleccionadas.

- Para eliminar permisos, para el usuario o grupo seleccionado, haga clic en

(Suprimir).

(Suprimir).

- Paneles de control, infolets, formularios:

- Haga clic en Agregar.

- Haga clic en Guardar.

Enlaces relacionados

- Canal YouTube de tutoriales de Oracle EPM

- Documentación: Introducción a Oracle Enterprise Performance Management Cloud para administradores, Gestión de usuarios y roles de EPM Cloud

- Documentación: Administración de control del acceso para Oracle Enterprise Performance Management Cloud

- Documentación: Administración de Planning

Más recursos de aprendizaje

Explore otros laboratorios en docs.oracle.com/learn o acceda a más contenido de aprendizaje gratuito en el canal YouTube de Oracle Learning. Además, visite Oracle University para ver los recursos de formación disponibles.

Para obtener documentación sobre el producto, visite Oracle Help Center.

Configuración de seguridad en Cloud EPM

G43152-01

Septiembre de 2025