Note:

- Este tutorial requiere acceso a Oracle Cloud. Para registrarse en una cuenta gratuita, consulte Introducción a la cuenta gratuita de Oracle Cloud Infrastructure.

- Utiliza valores de ejemplo para credenciales, arrendamiento y compartimentos de Oracle Cloud Infrastructure. Al completar el laboratorio, sustituya estos valores por otros específicos de su entorno en la nube.

Conexión local a OCI mediante una VPN IPSec con arquitectura de enrutamiento de VCN de hub y Spoke

Introducción

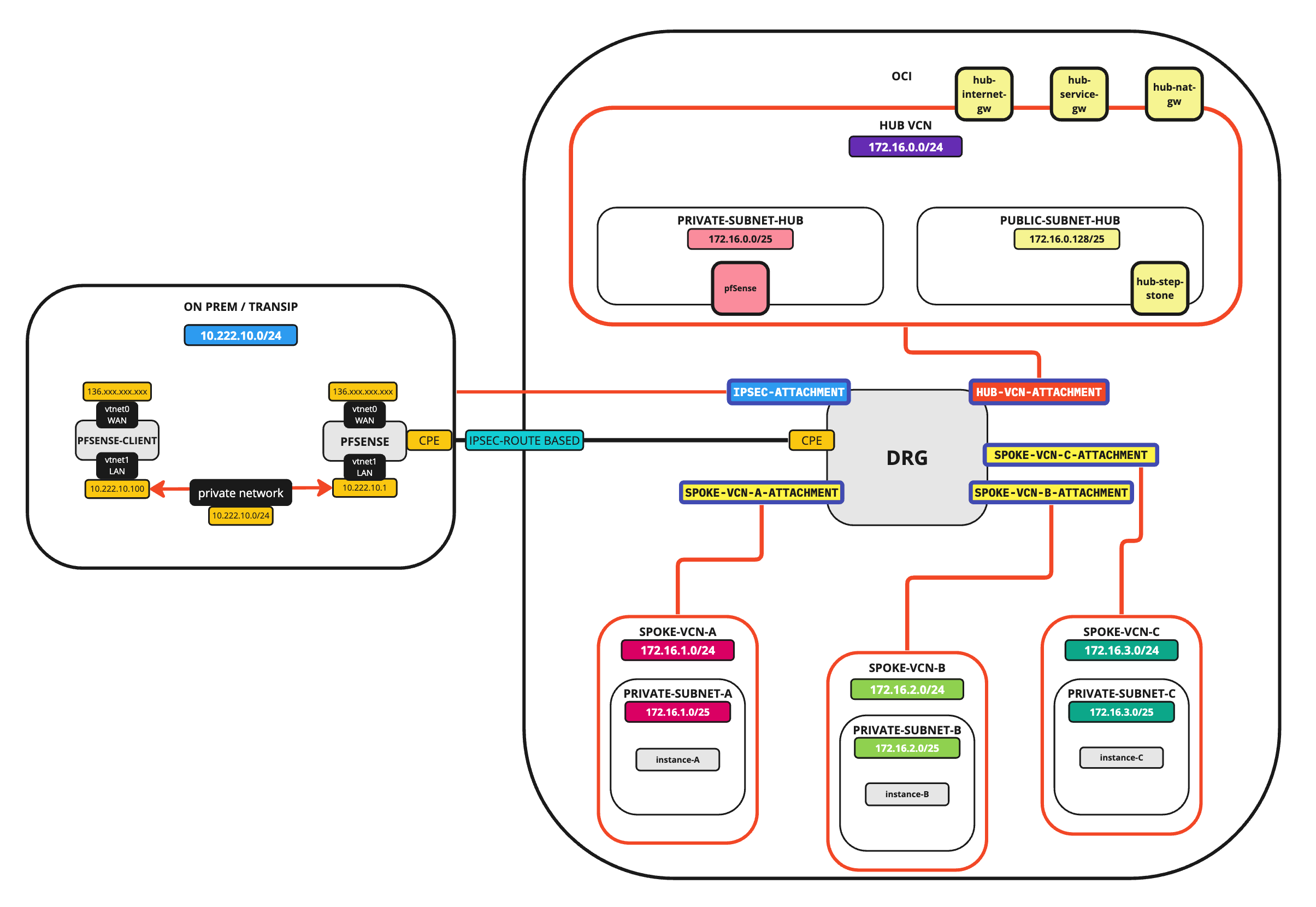

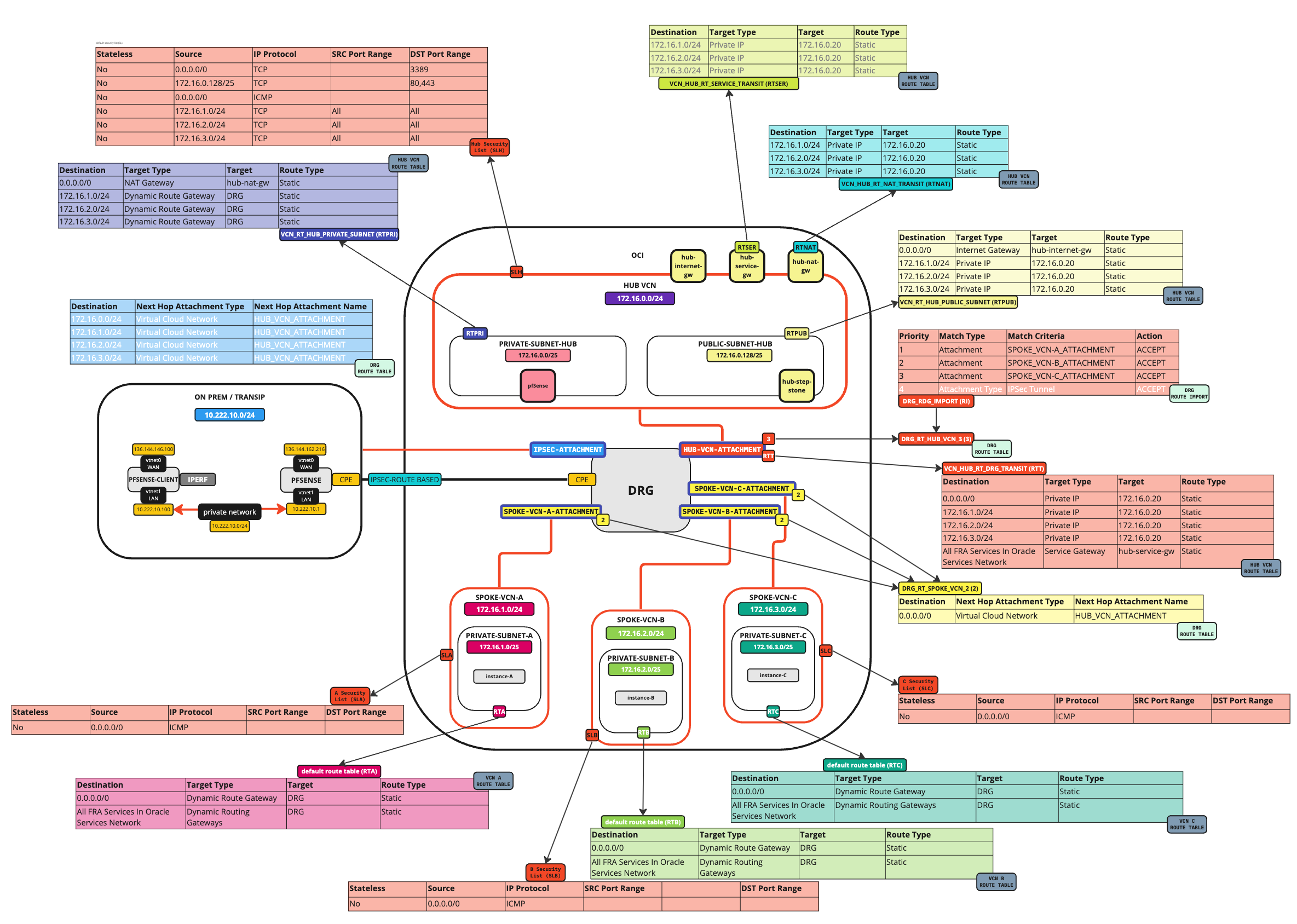

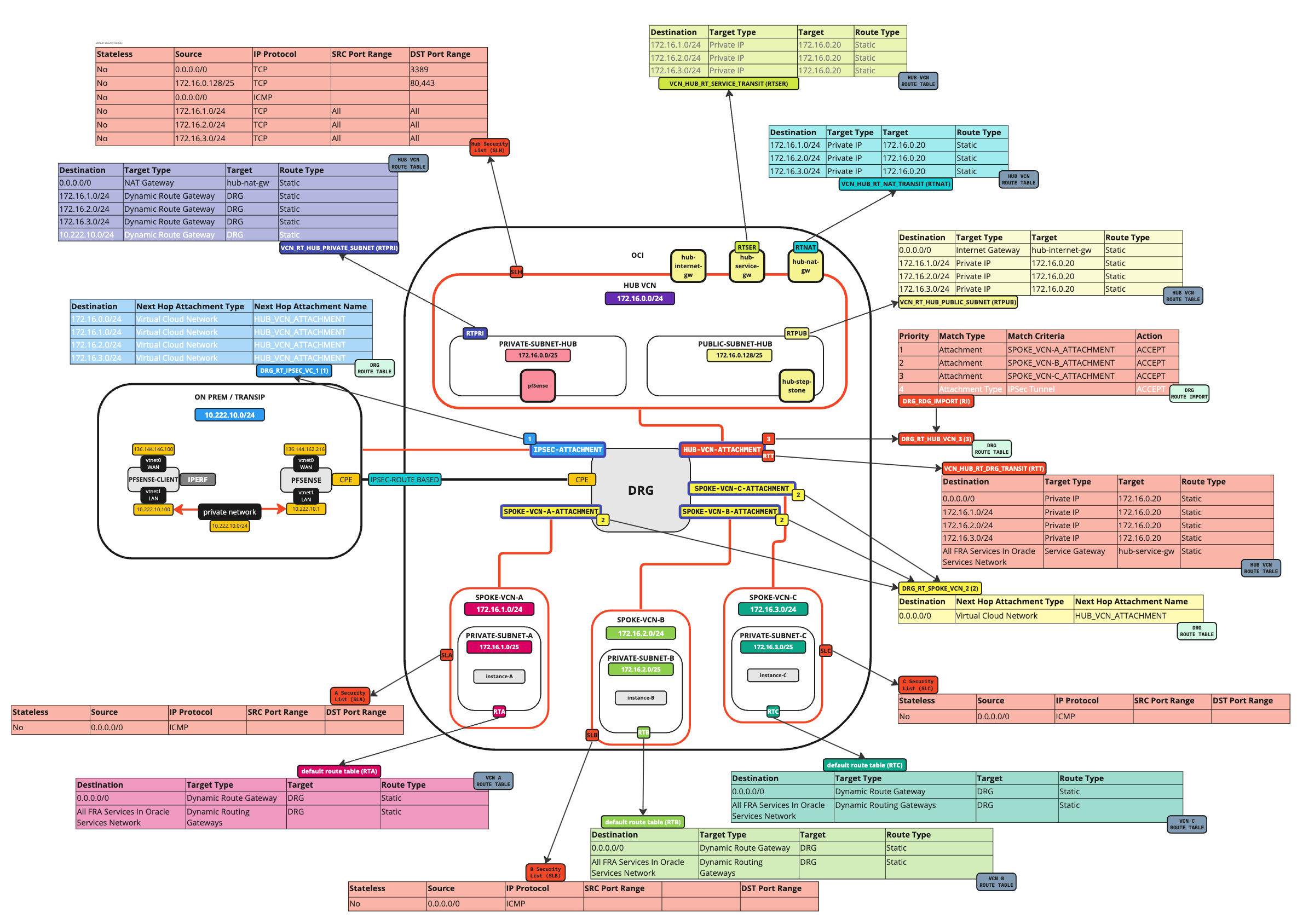

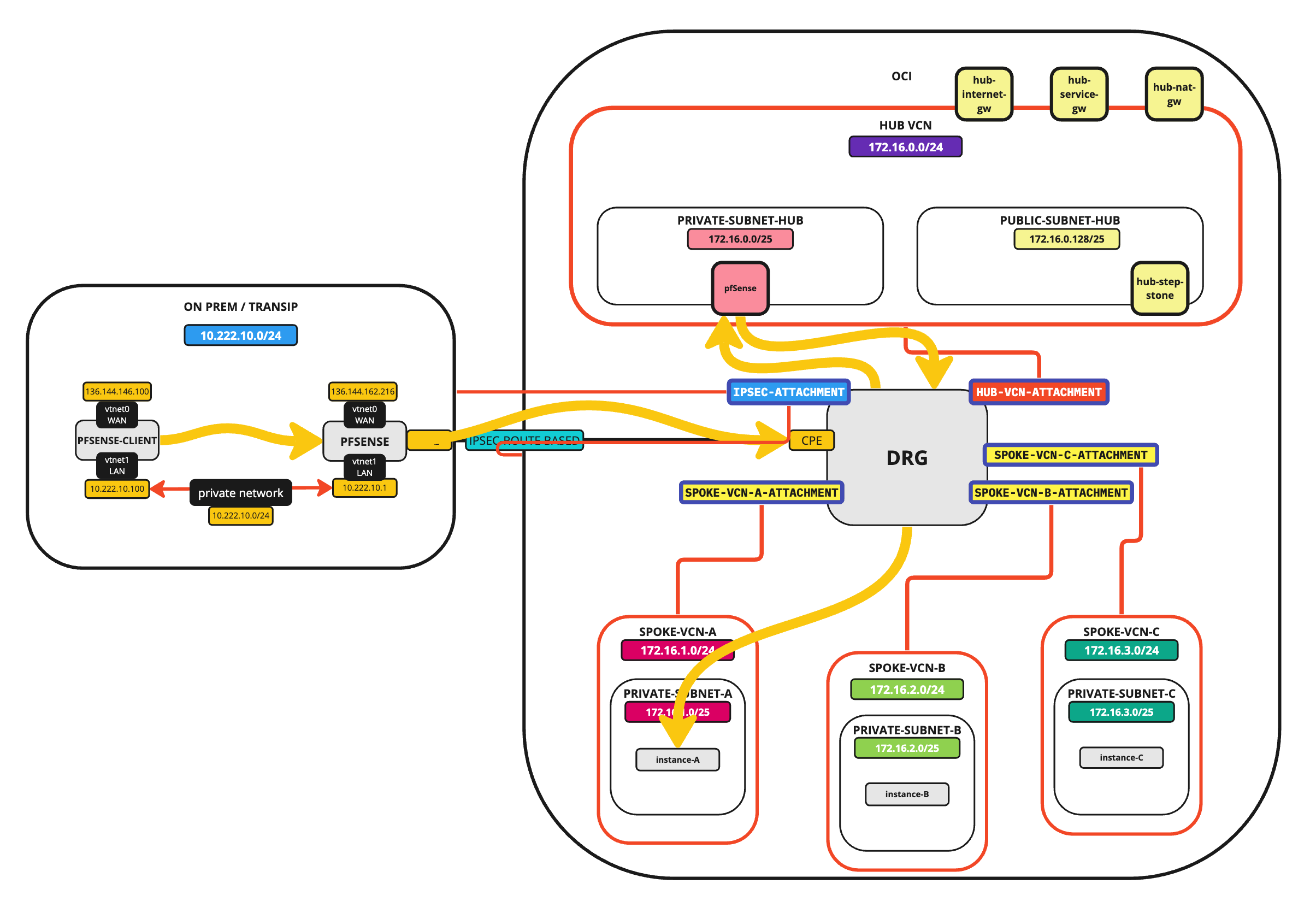

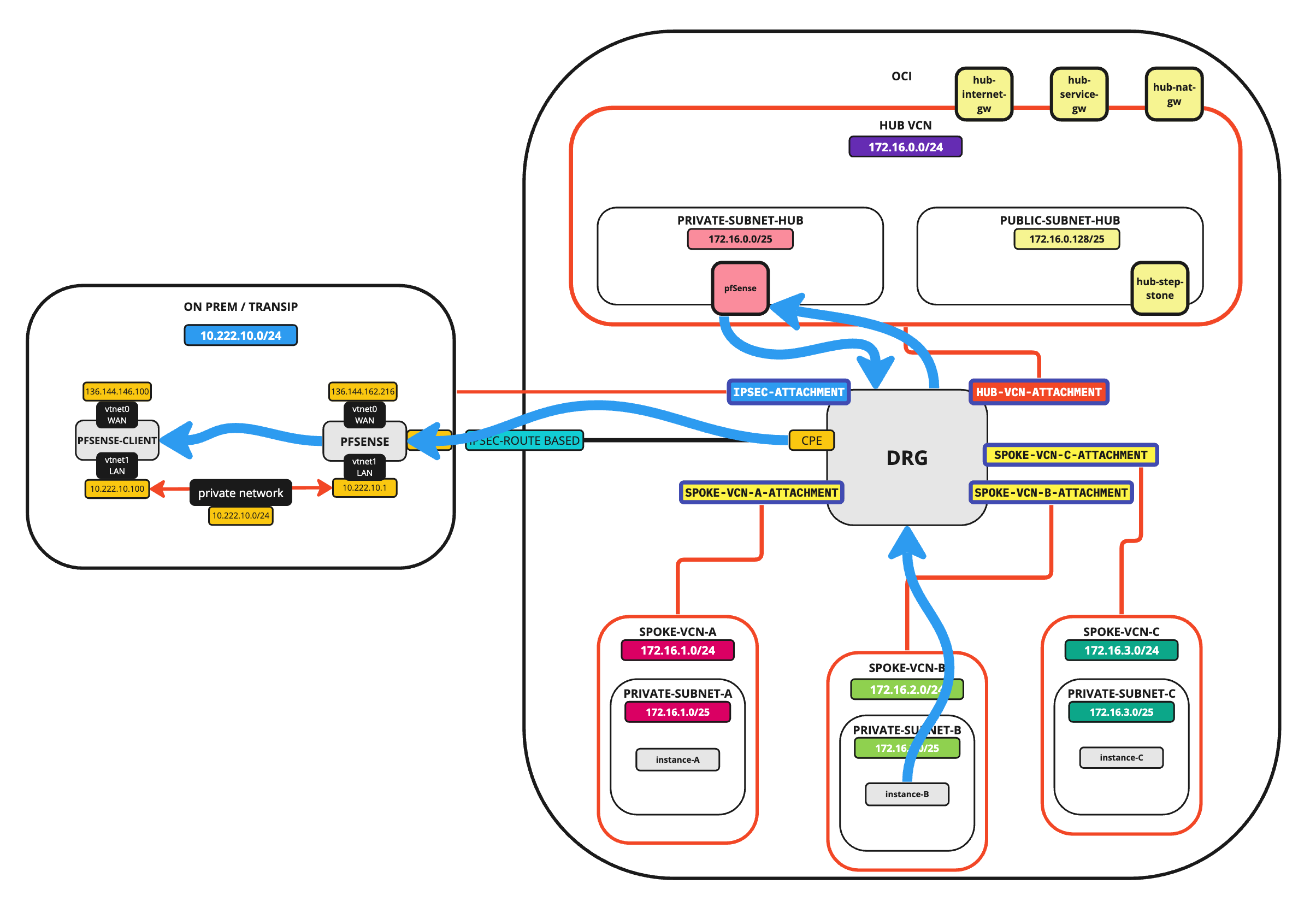

Oracle Cloud Infrastructure (OCI) facilita la configuración de la conectividad VPN entre su entorno local y su entorno OCI, pero pueden crear algunas complejidades en el enrutamiento al utilizar una topología de hub y radio en OCI. En este tutorial, configuraremos una conexión VPN de seguridad de protocolo de Internet (IPSec) a OCI y configuraremos el enrutamiento para garantizar que las políticas de firewall evalúen el tráfico del entorno local antes de conectarse a los recursos de OCI.

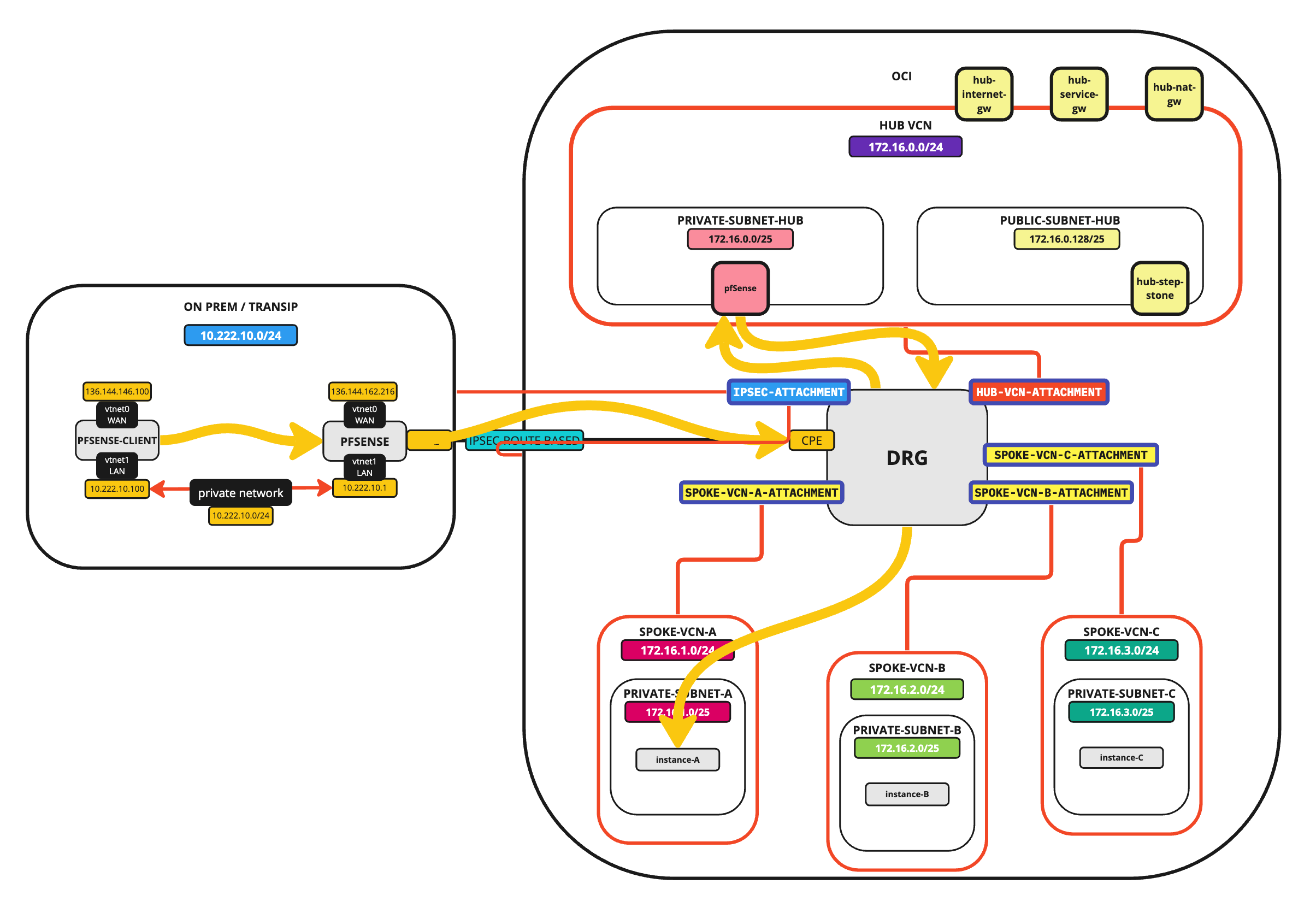

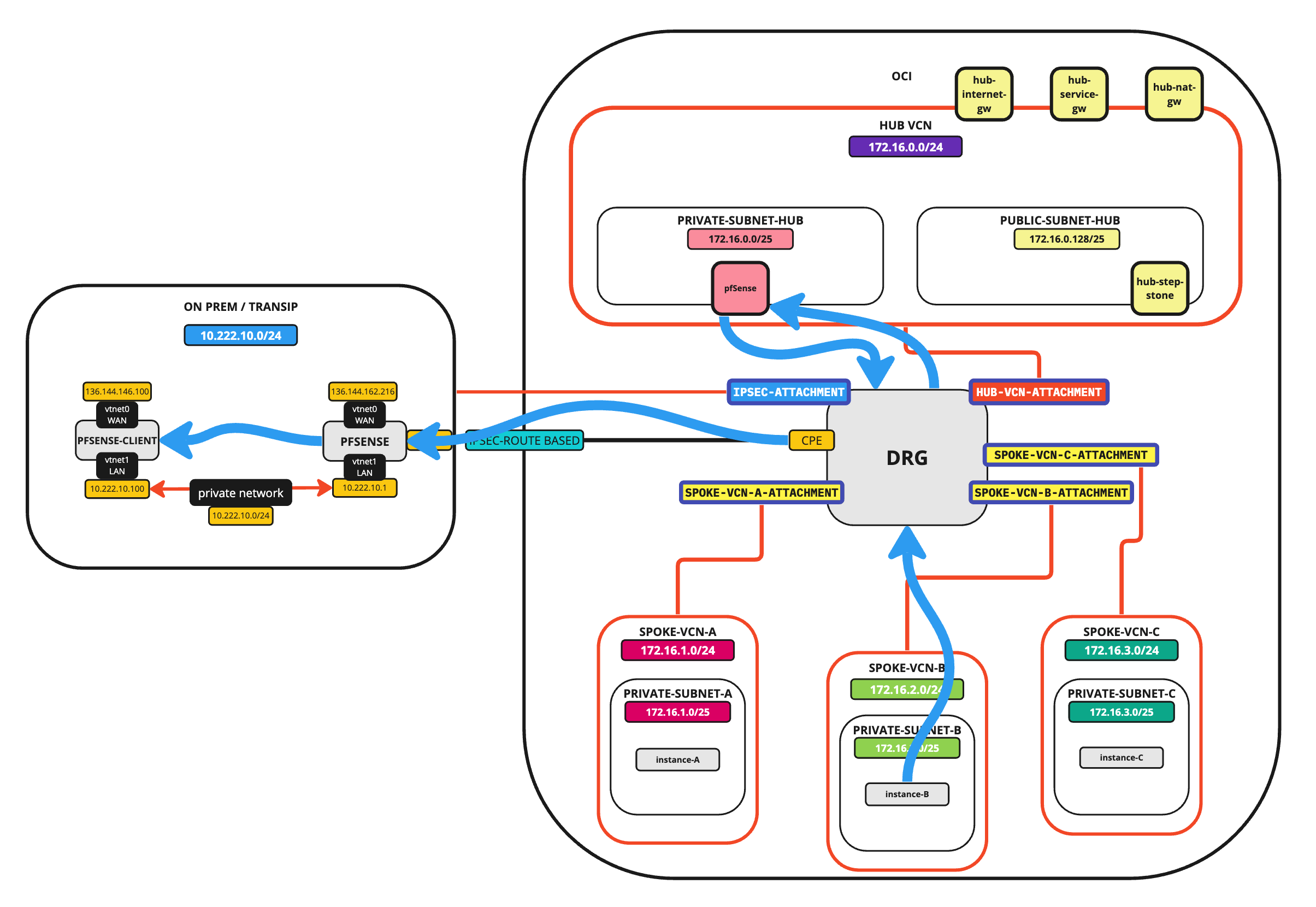

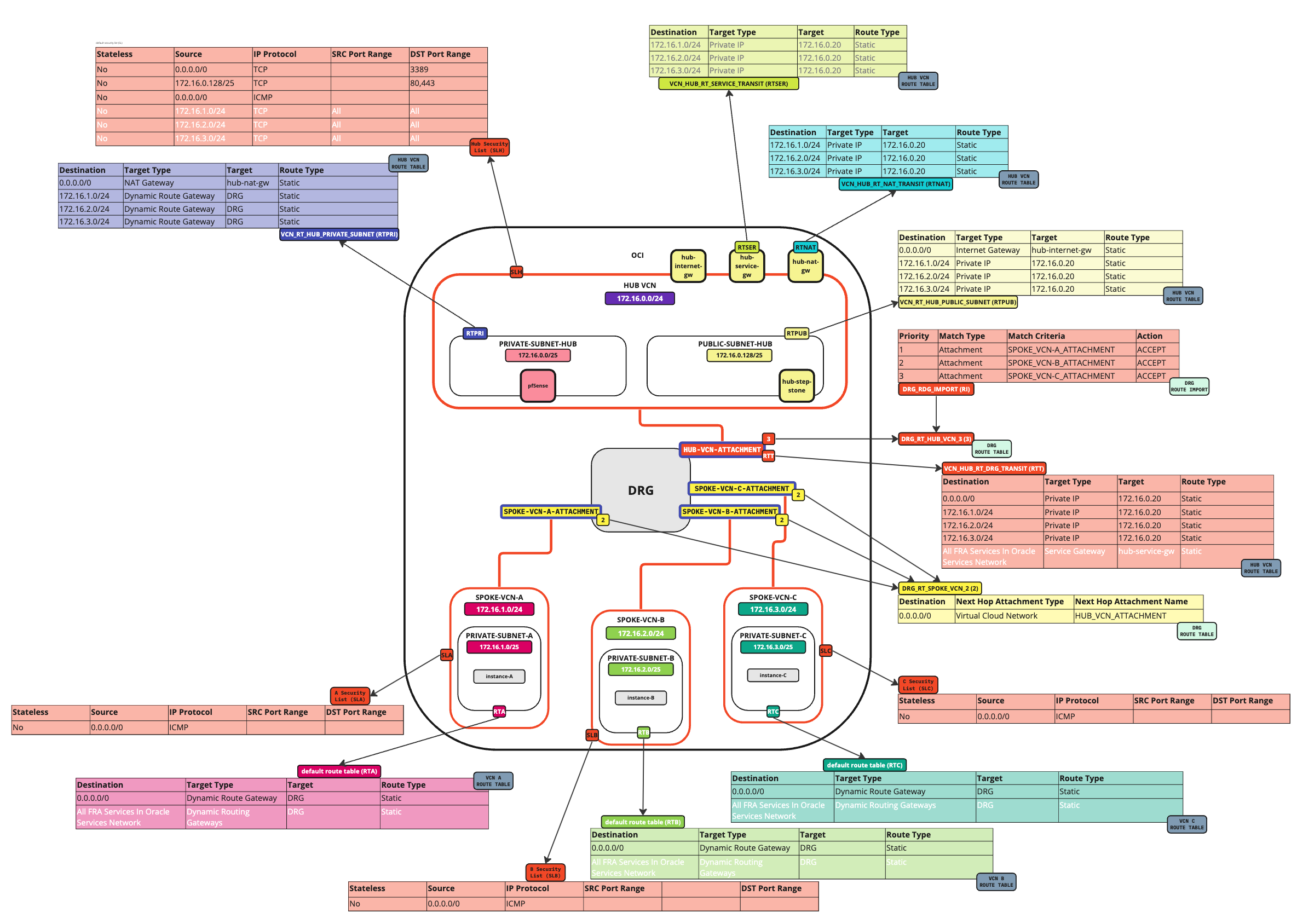

Las siguientes imágenes ilustran los flujos de tráfico.

-

Conectividad local a Spoke A

-

Conectividad de Spoke B a entorno local

Objetivos

- Conecte una ubicación local al entorno de OCI mediante un túnel VPN IPSec. Dado que nuestro entorno de OCI utiliza una arquitectura de enrutamiento de hub y radios, también configuraremos el enrutamiento necesario para garantizar que el tráfico fluya correctamente y verificar la conectividad mediante pruebas de ping básicas.

Requisitos

Completar los siguientes tutoriales:

-

Despliegue de una instancia de Windows en Oracle Cloud Infrastructure.

-

Enrutamiento de VCN de hub de ruta y de radio con un firewall pfSense en la VCN de hub.

Tarea 1: Preparación del entorno local

-

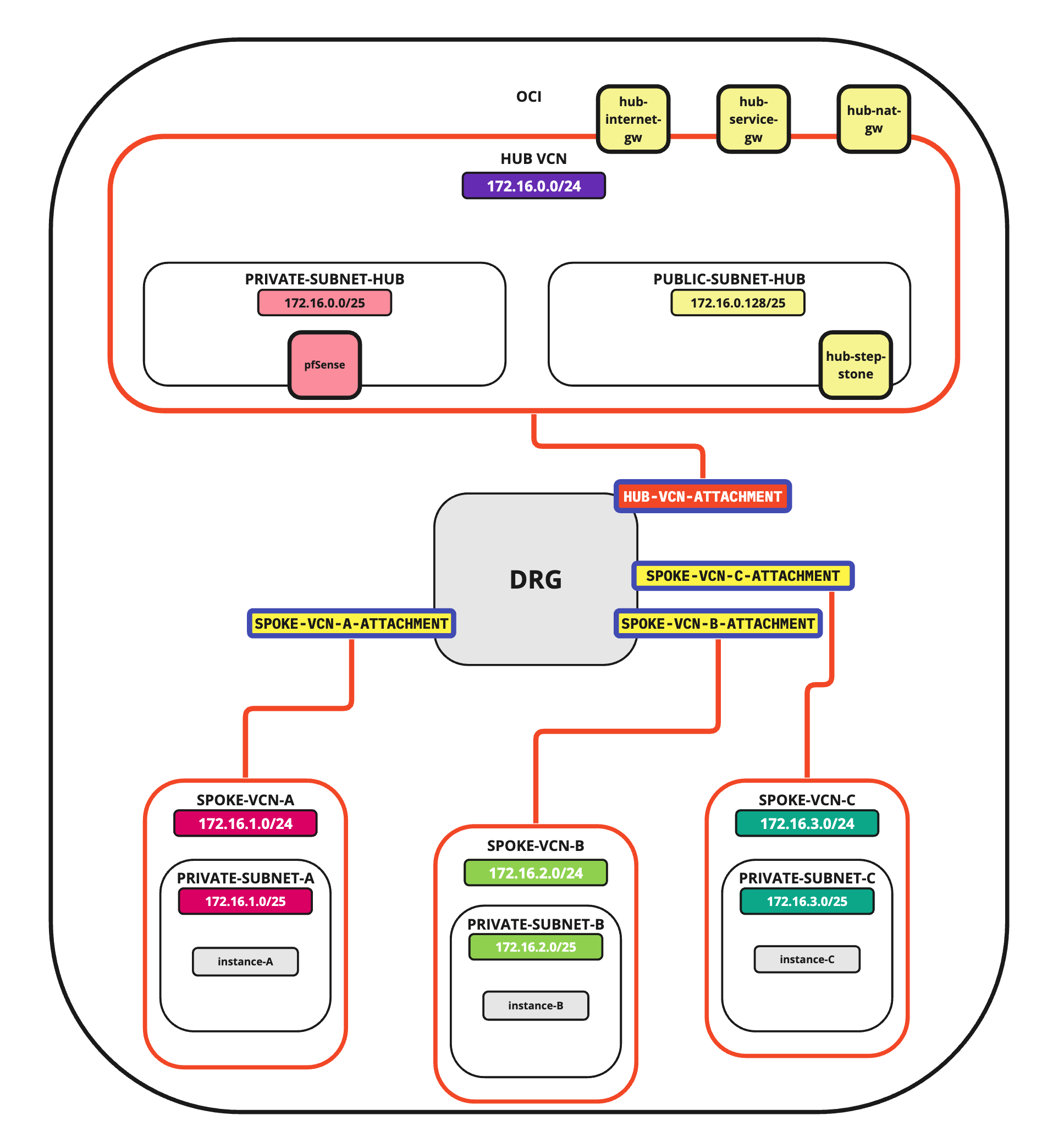

Topología de OCI

En este tutorial, la topología de OCI es la topología de enrutamiento de VCN radial y de hub. Para obtener más información, consulte VCN de hub de ruta y de radio con pfSense Firewall en la VCN de hub.

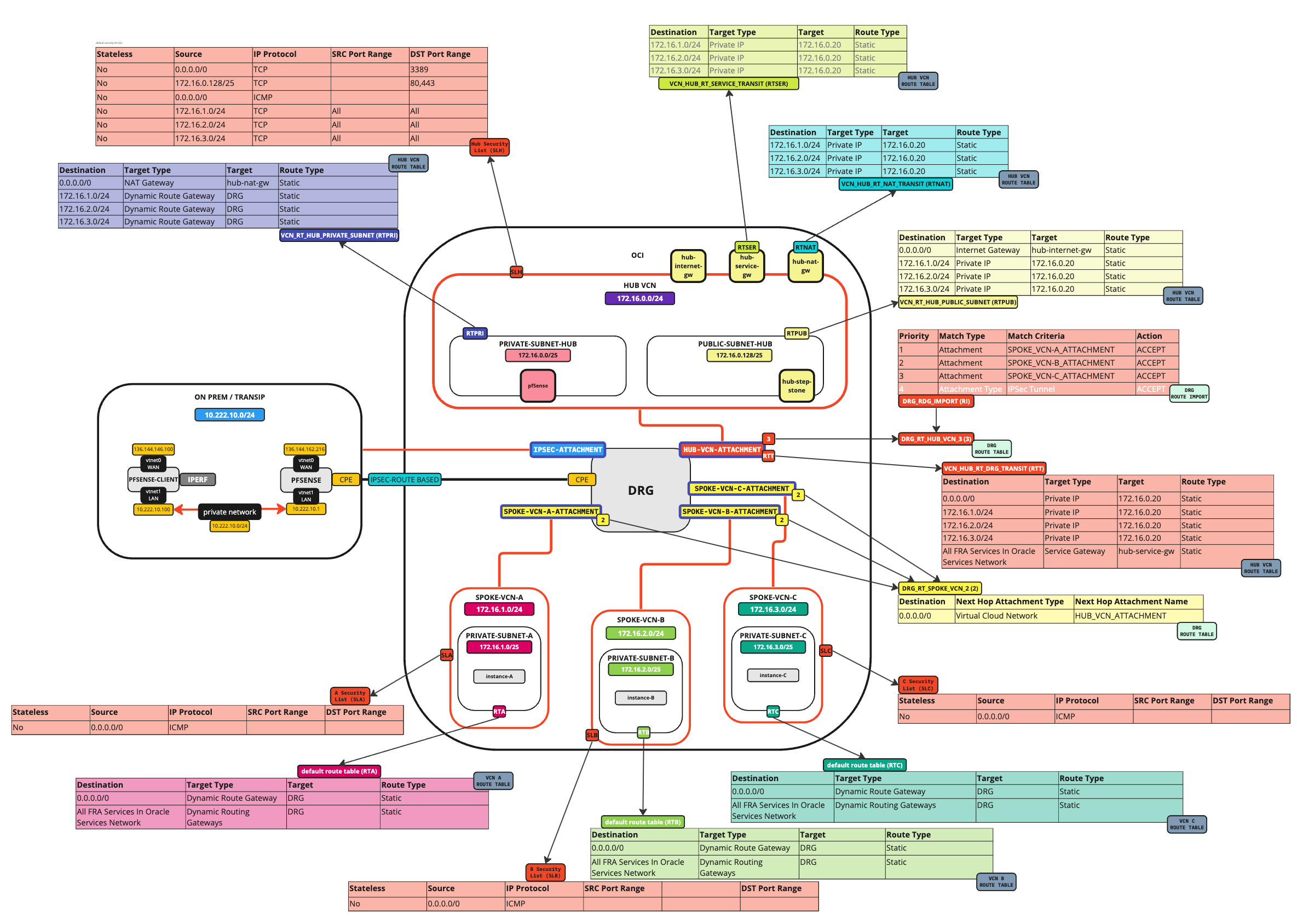

La siguiente imagen ilustra la representación visual del punto de partida.

-

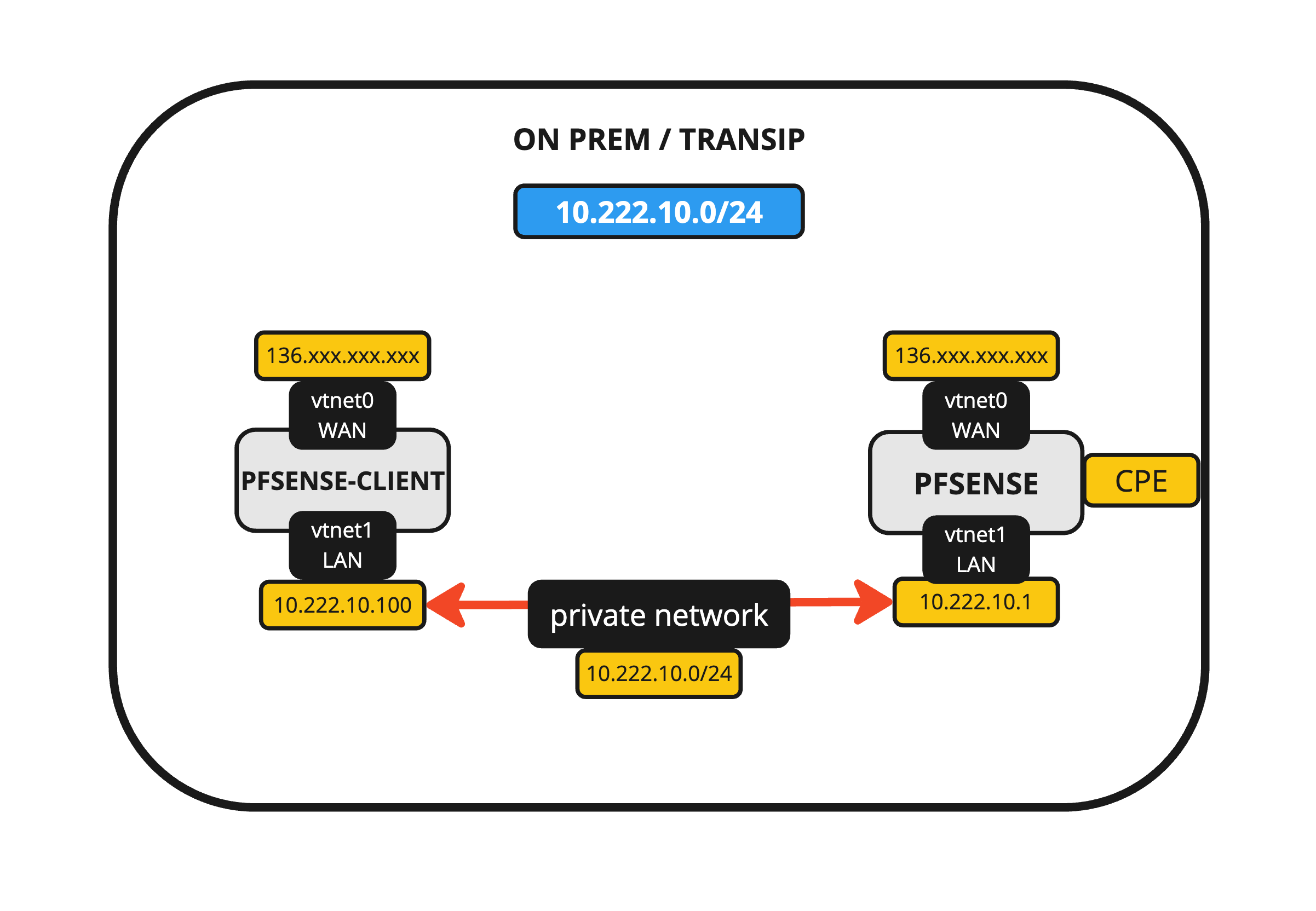

Topología local

Para simular un entorno local, he creado una configuración de ejemplo, he creado dos instancias de VPS y he instalado pfSense en cada una.

Una instancia pfSense servirá como punto de terminación del equipo local de cliente (CPE) IPSec, mientras que la otra instancia pfSense funcionará como cliente interno.

La configuración de este entorno no está incluida en el ámbito de este tutorial.

-

Topología final de OCI y local

Cuando nos conectamos al entorno local con el entorno OCI, la topología se verá así:

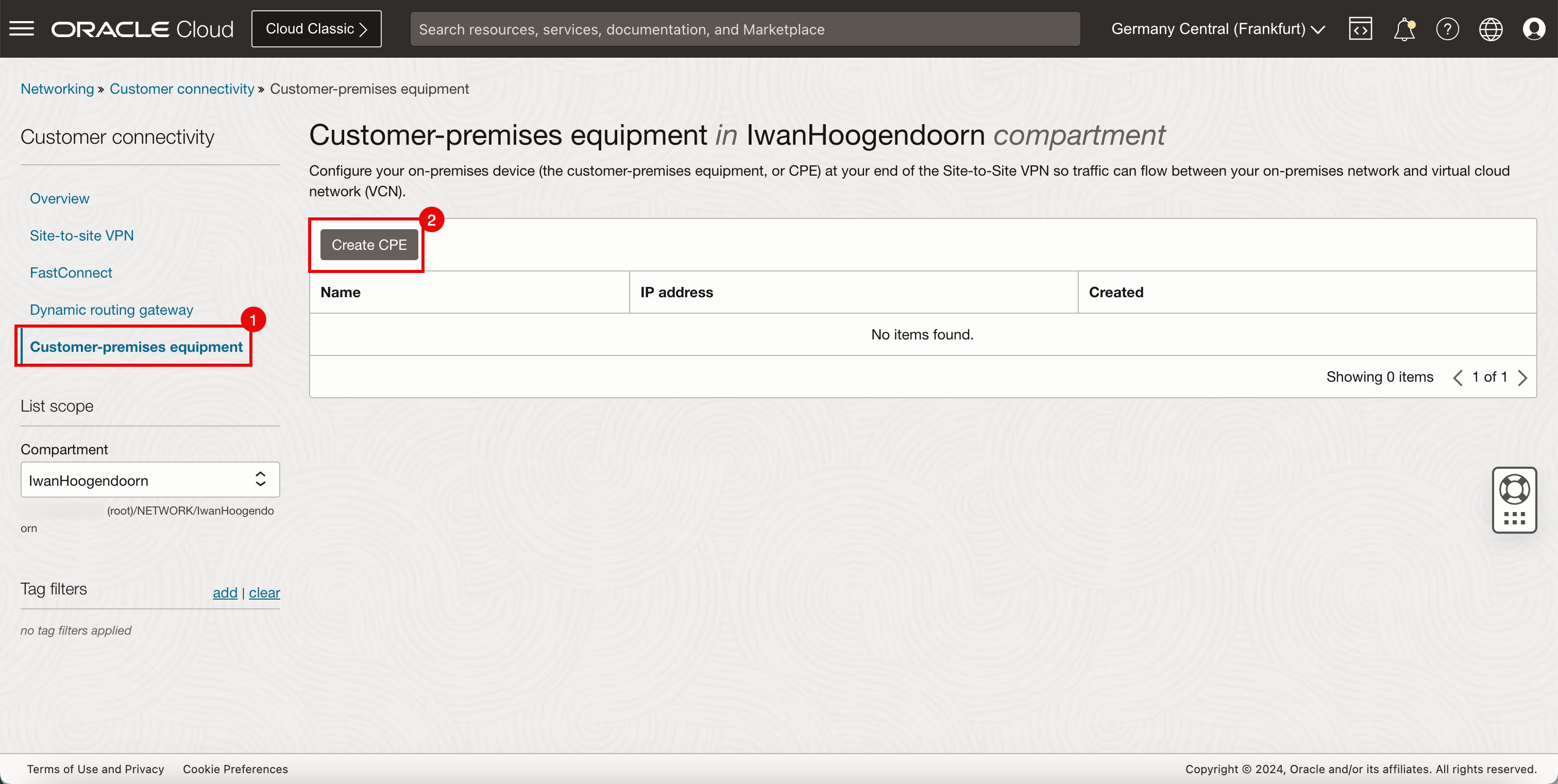

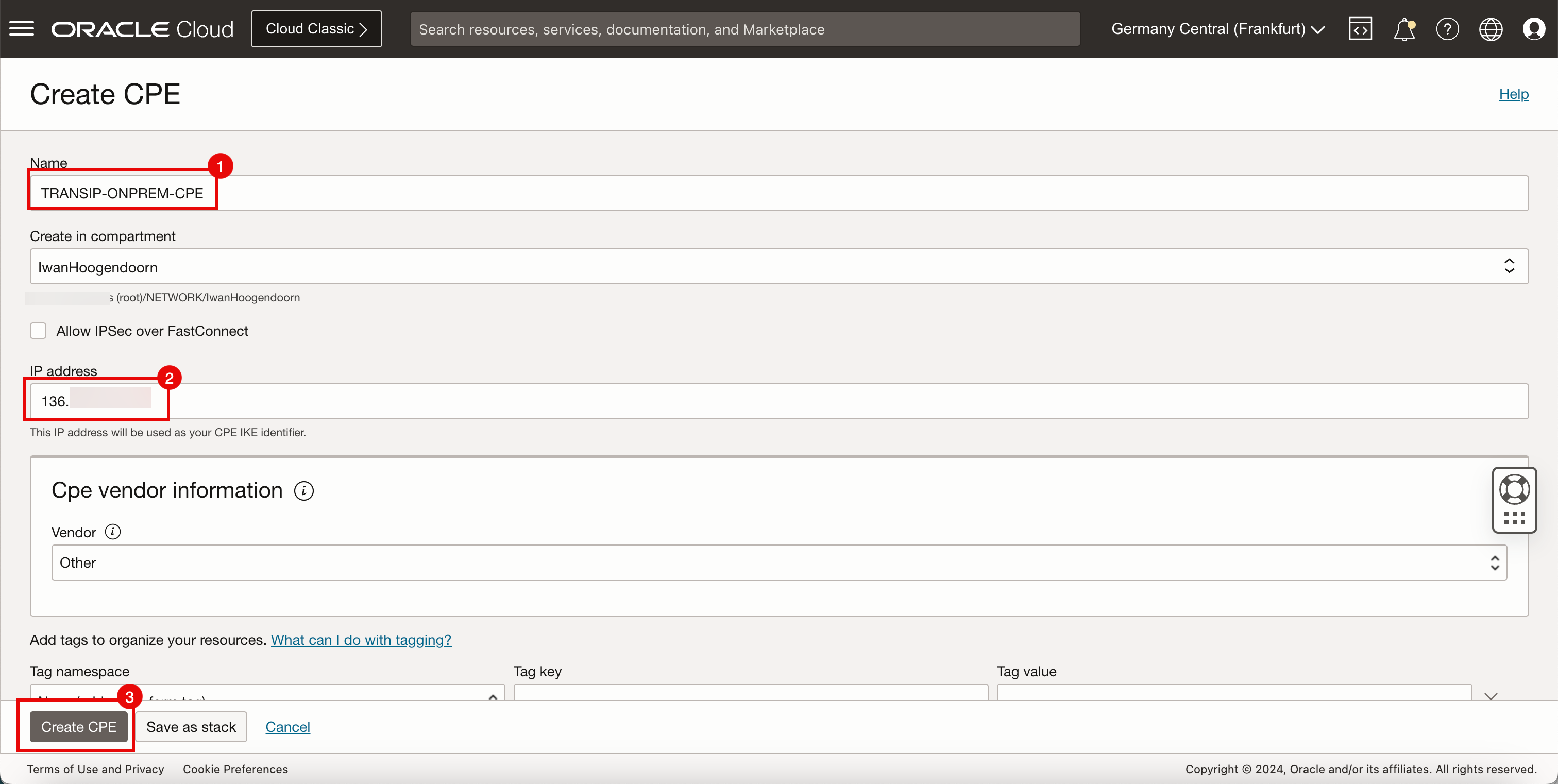

Tarea 2: Creación de un CPE en OCI

Antes de crear una conexión VPN IPSec, primero debemos crear un objeto CPE en OCI.

-

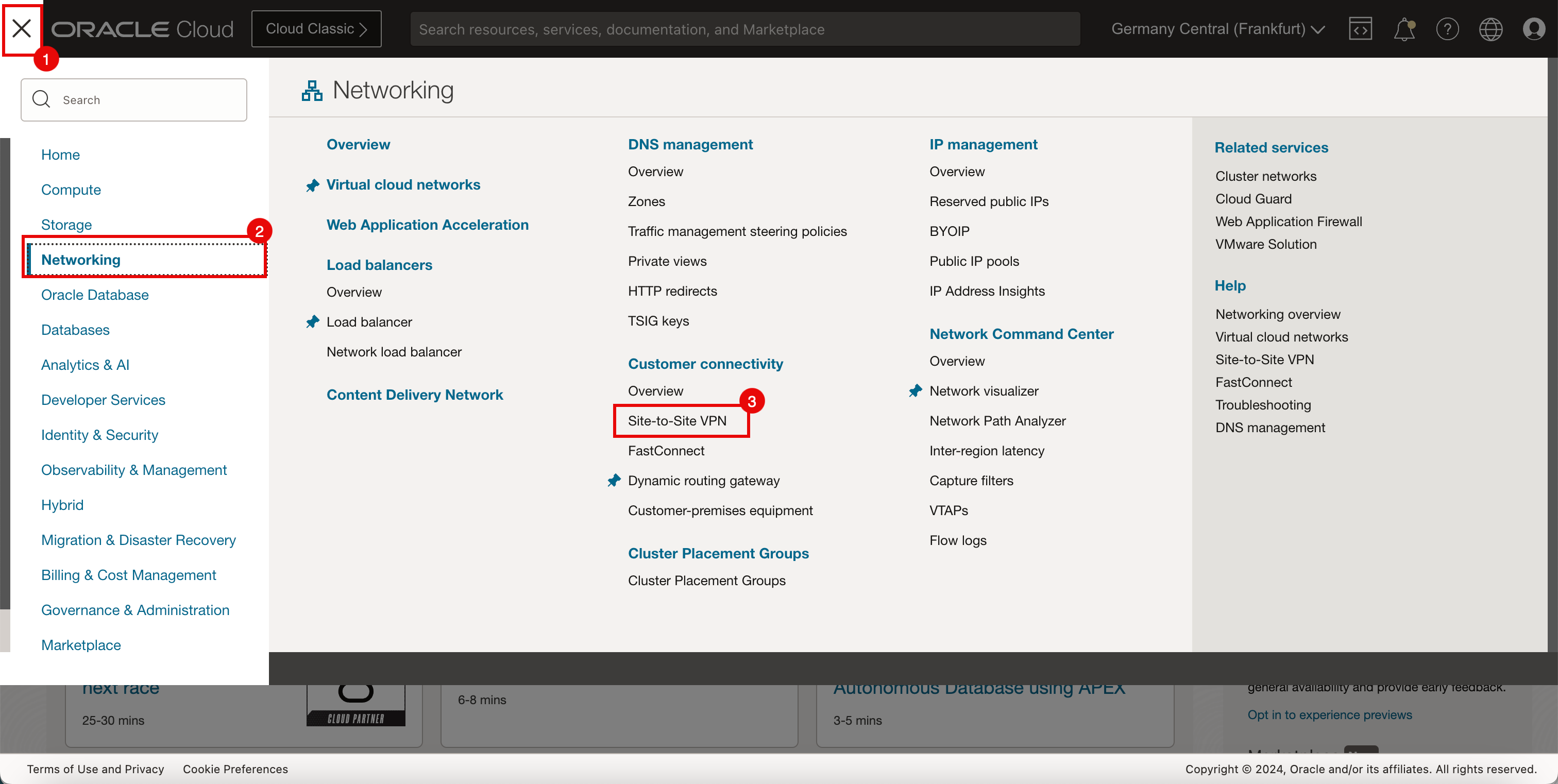

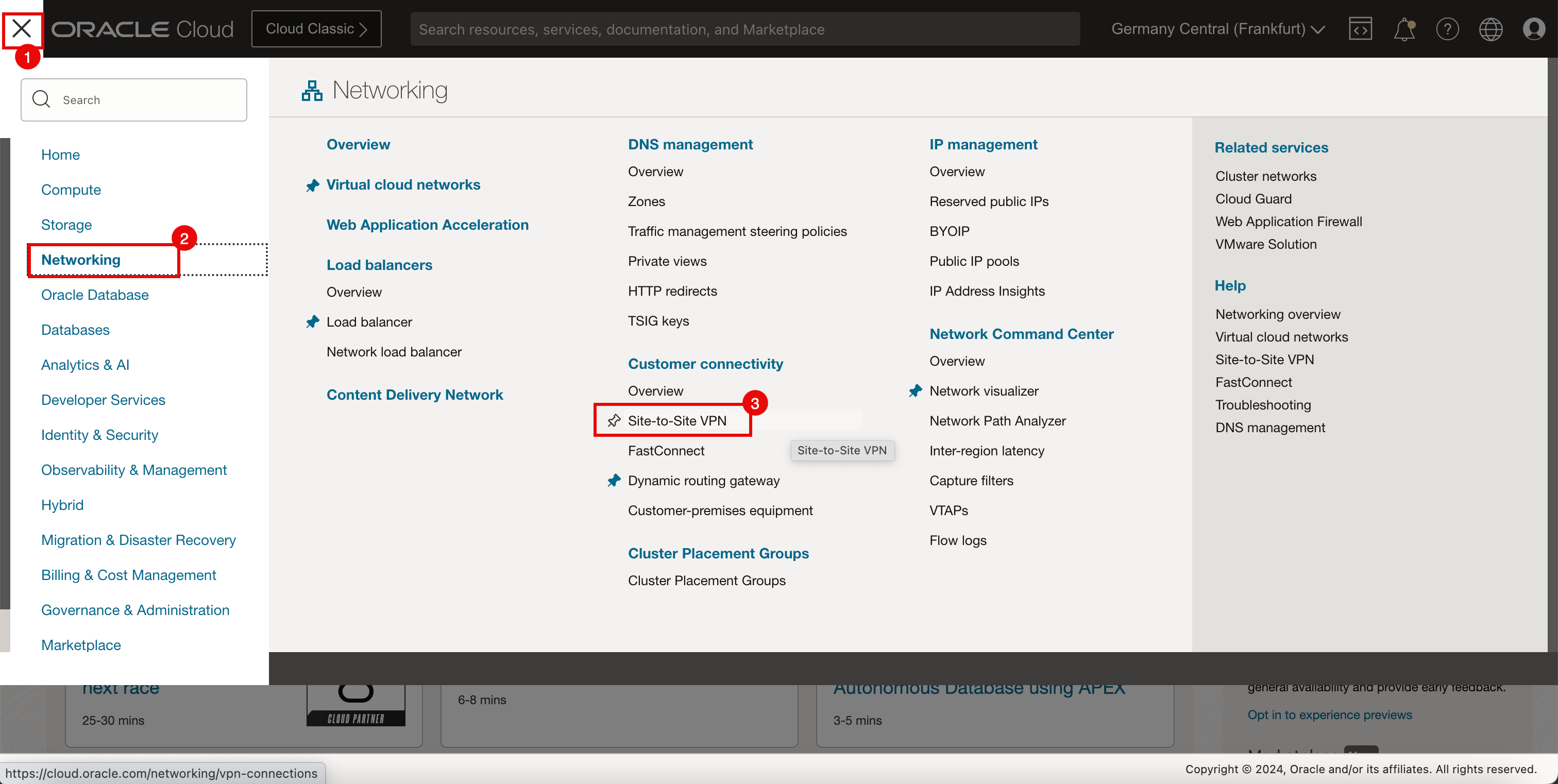

Vaya a la consola de OCI.

- Haga clic en el menú de hamburguesa (≡) en la esquina superior izquierda.

- Haga clic en Redes.

- Haga clic en VPN de sitio a sitio.

- Haga clic en Equipo local del cliente.

- Haga clic en Crear CPE.

-

En Crear CPE, introduzca la siguiente información.

- Introduzca el nombre para el CPE.

- Introduzca una dirección IP. Esta dirección IP es la dirección IP pública del dispositivo que se va a utilizar para configurar la VPN local.

- Haga clic en Crear CPE.

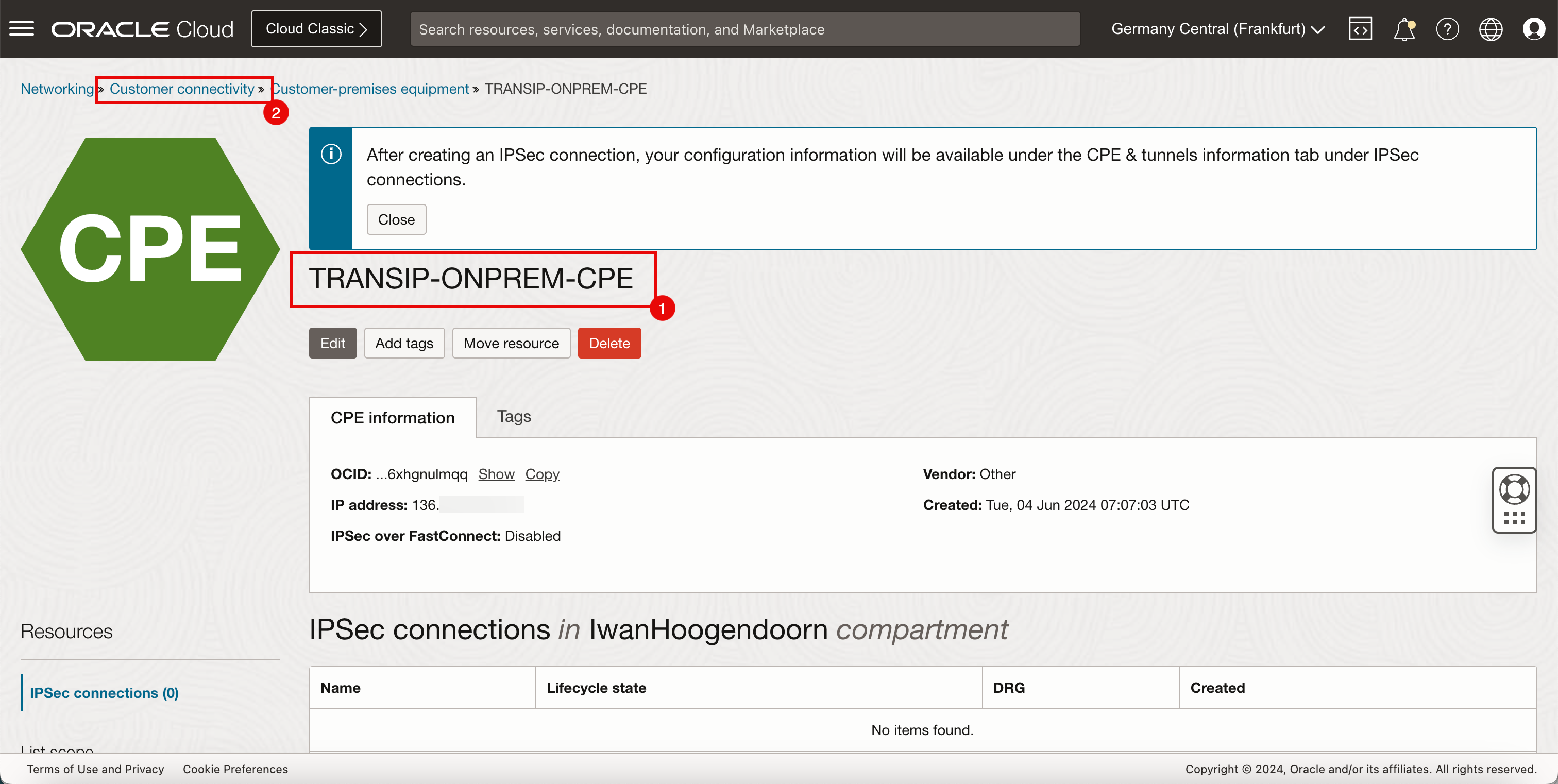

- Observe que se crea el nuevo objeto CPE en OCI.

- Haga clic en Conectividad de cliente para volver a la página de conectividad de cliente.

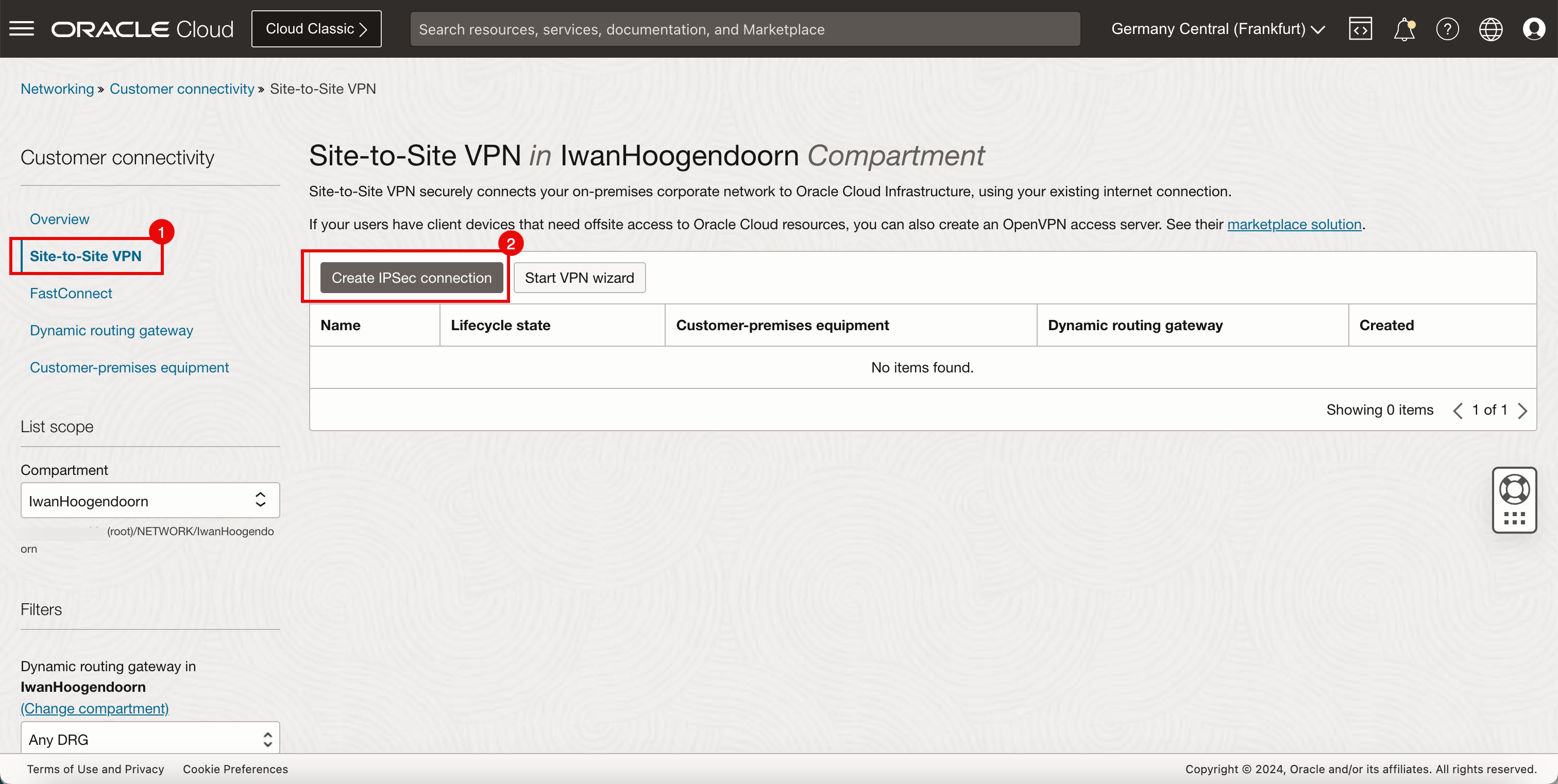

Tarea 3: Creación de una VPN de sitio a sitio en OCI

Para configurar la VPN de sitio a sitio de OCI, debemos realizar la configuración en dos extremos, el lado de OCI y el lado local.

-

Configuremos el lado de OCI.

- Haga clic en VPN de sitio a sitio.

- Haga clic en Crear conexión IPSec.

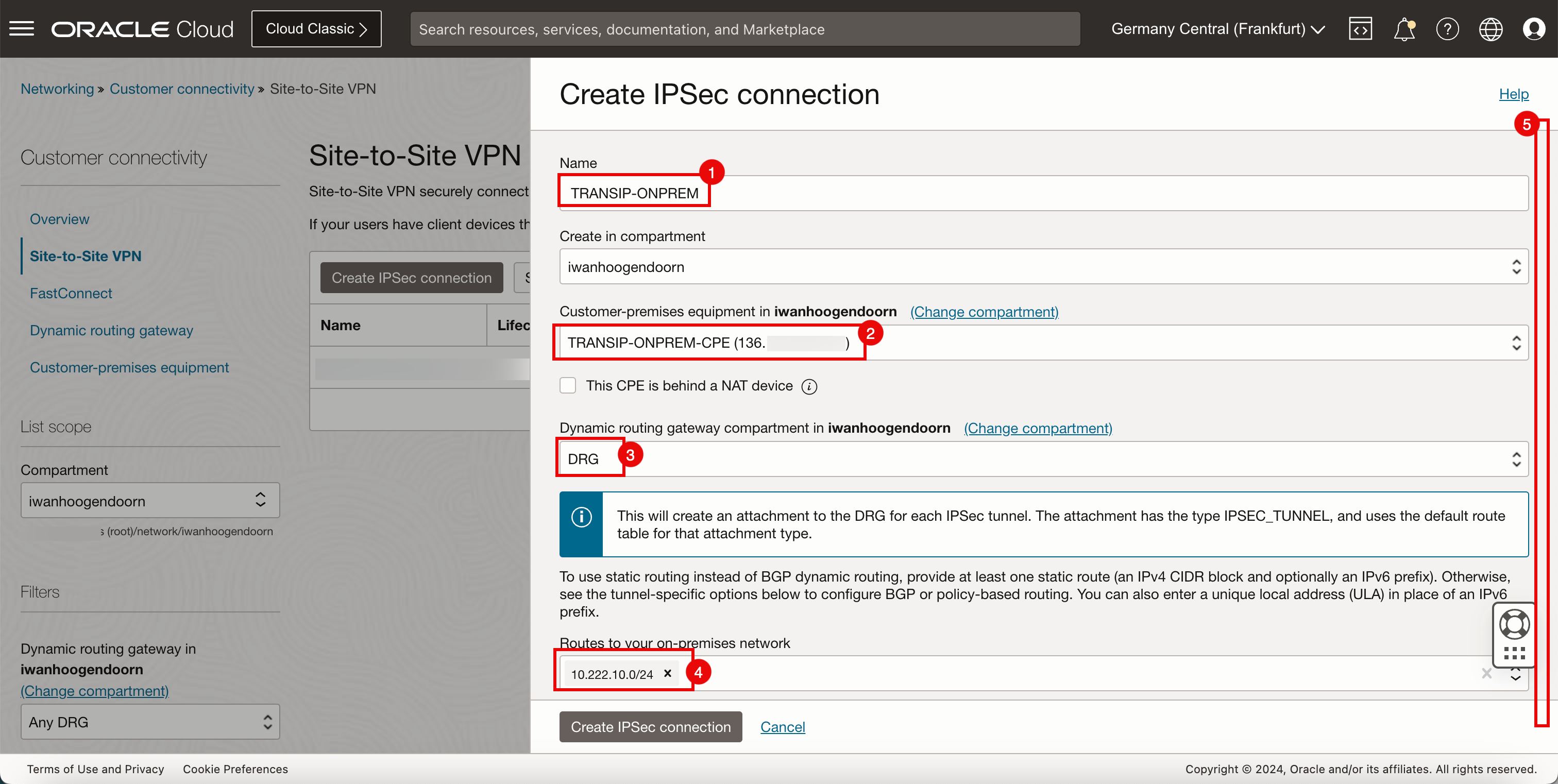

- Introduzca el nombre para la conexión IPSec.

- Seleccione el CPE creado en la tarea 2.

- Seleccione el DRG que se utilizará para terminar esta conexión IPSec.

- Seleccione Rutas a la red local (LAN) en la ubicación local a la que desea enrutar el tráfico desde las redes de OCI.

- Desplazar hacia abajo.

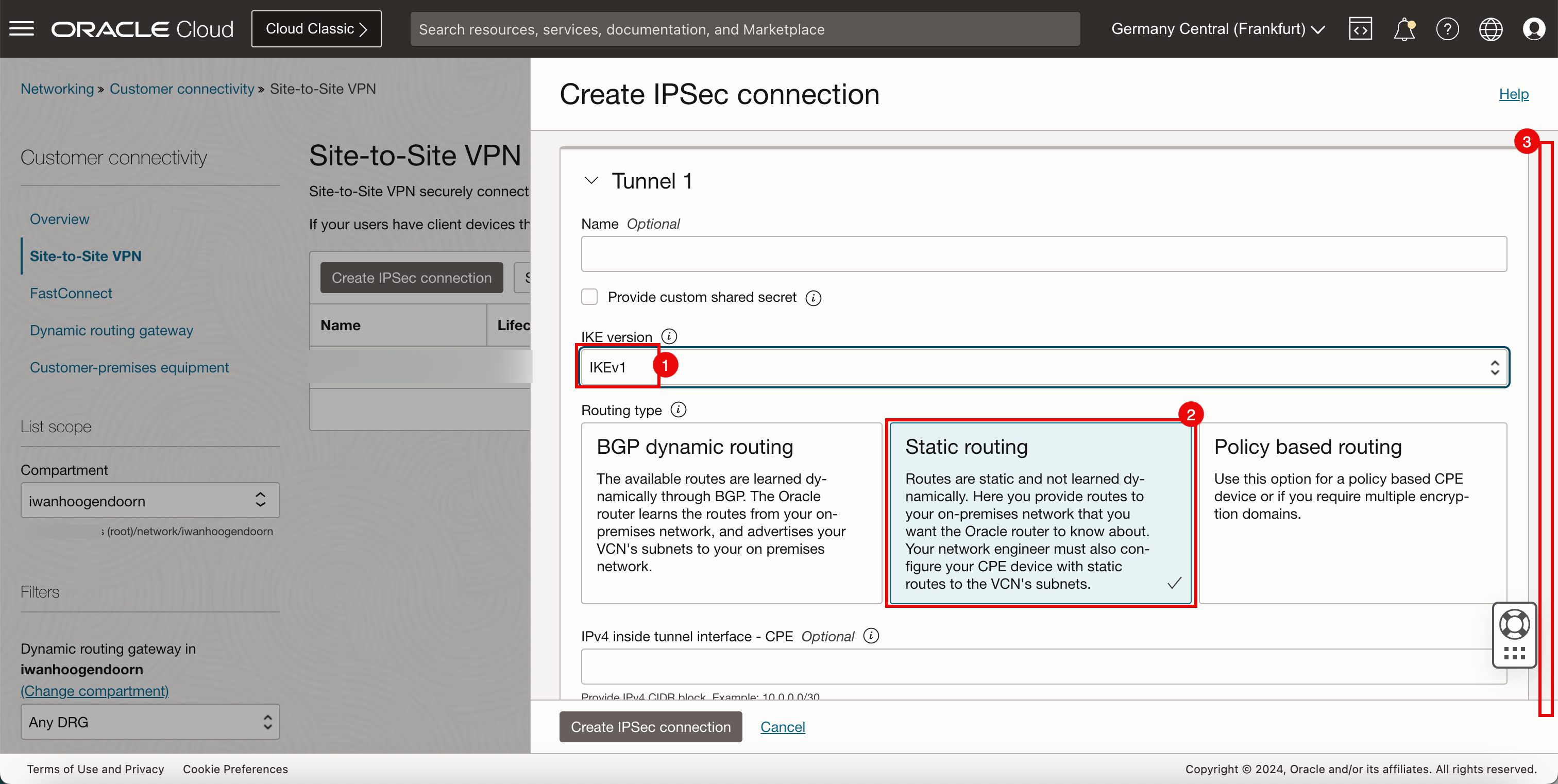

- En Versión de IKE, seleccione

IKEv1. - En Tipo de enrutamiento, seleccione Enrutamiento estático.

- Desplazar hacia abajo.

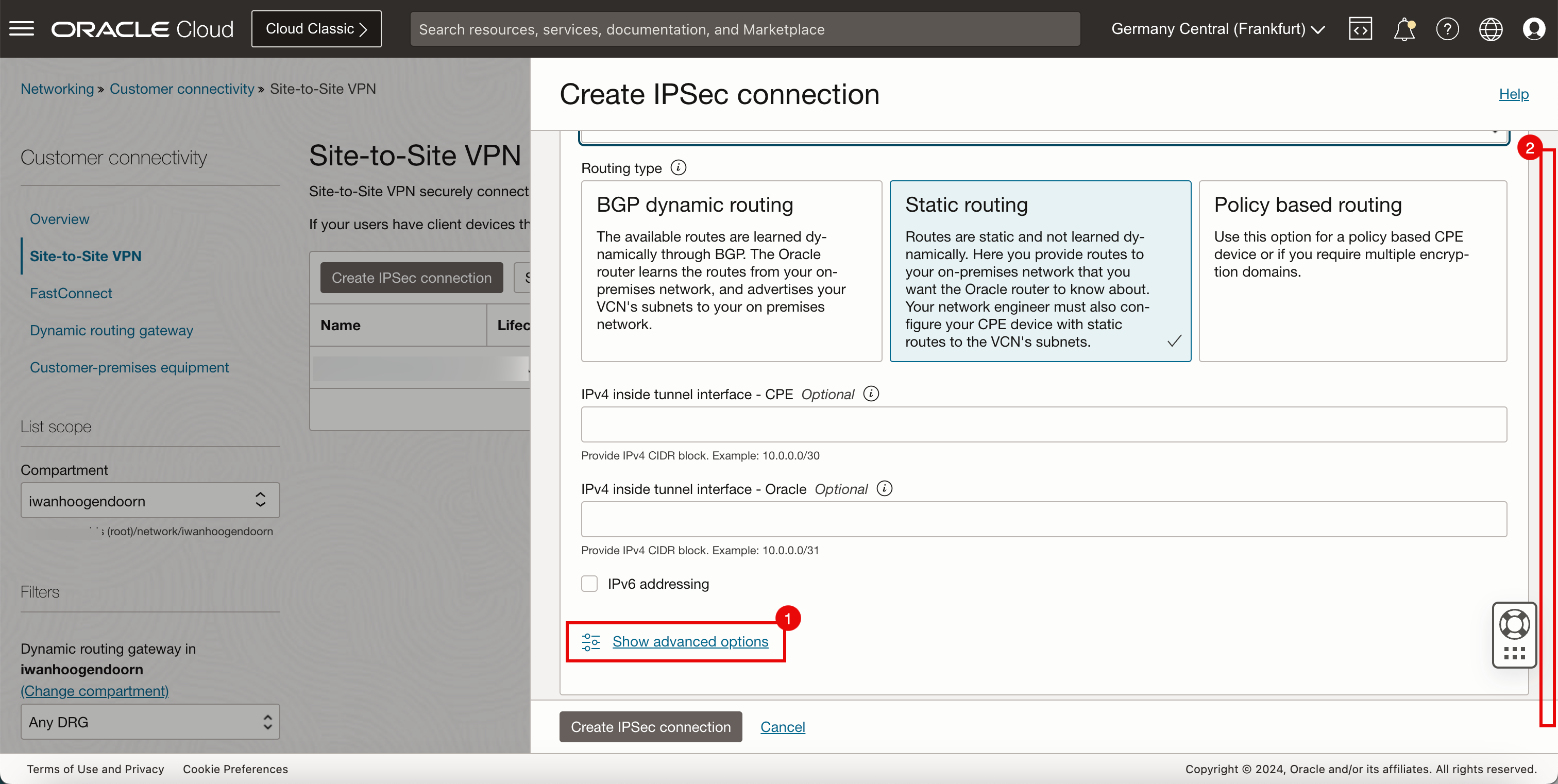

- Haga clic en Mostrar opciones avanzadas.

- Desplazar hacia abajo.

-

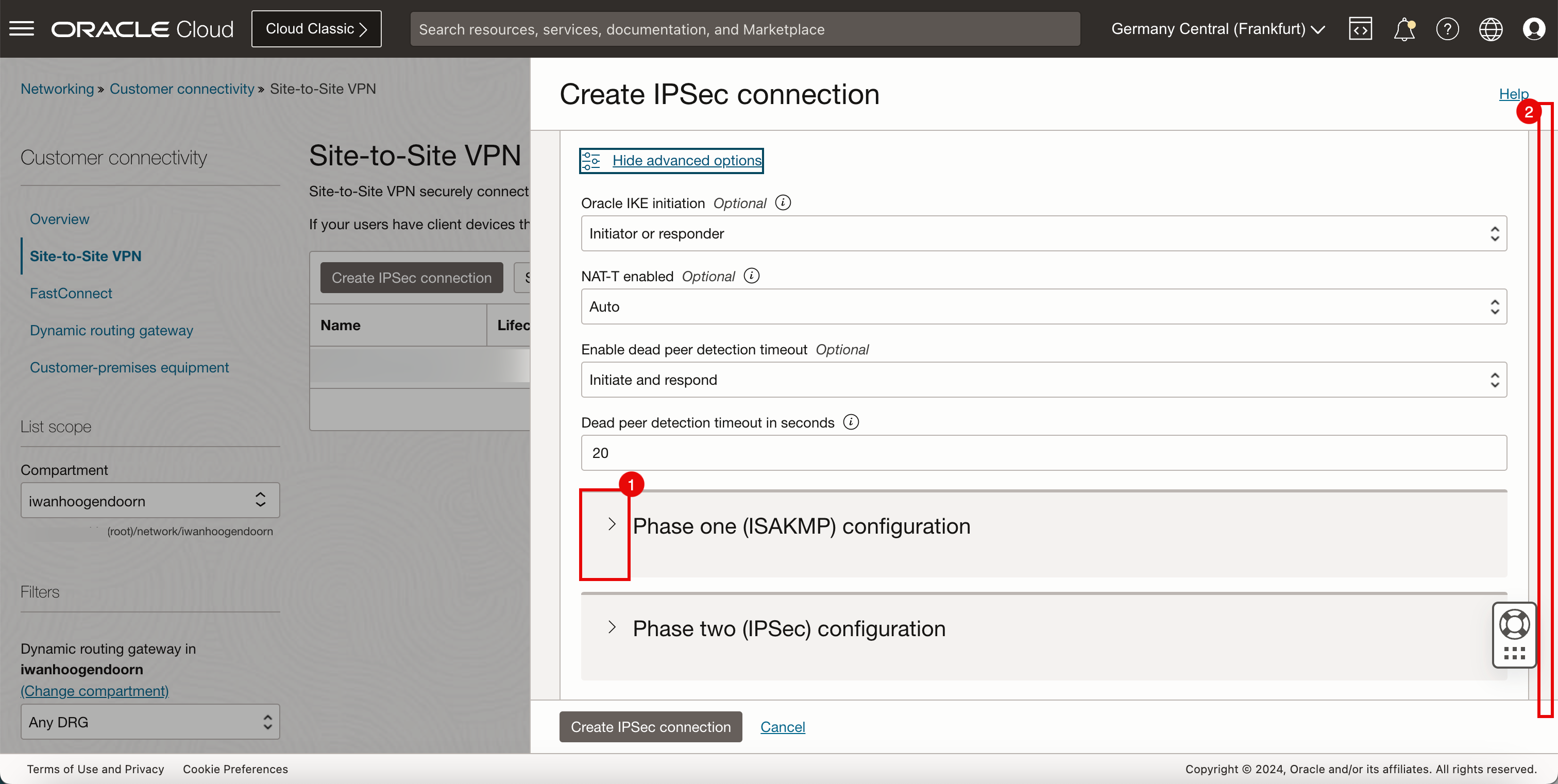

En OCI, necesitamos crear y configurar dos túneles por defecto. Vamos a configurar el primer túnel.

- Haga clic en el soporte de ángulo recto (>) para Fase uno (ISAKMP).configuration.

- Desplazar hacia abajo.

-

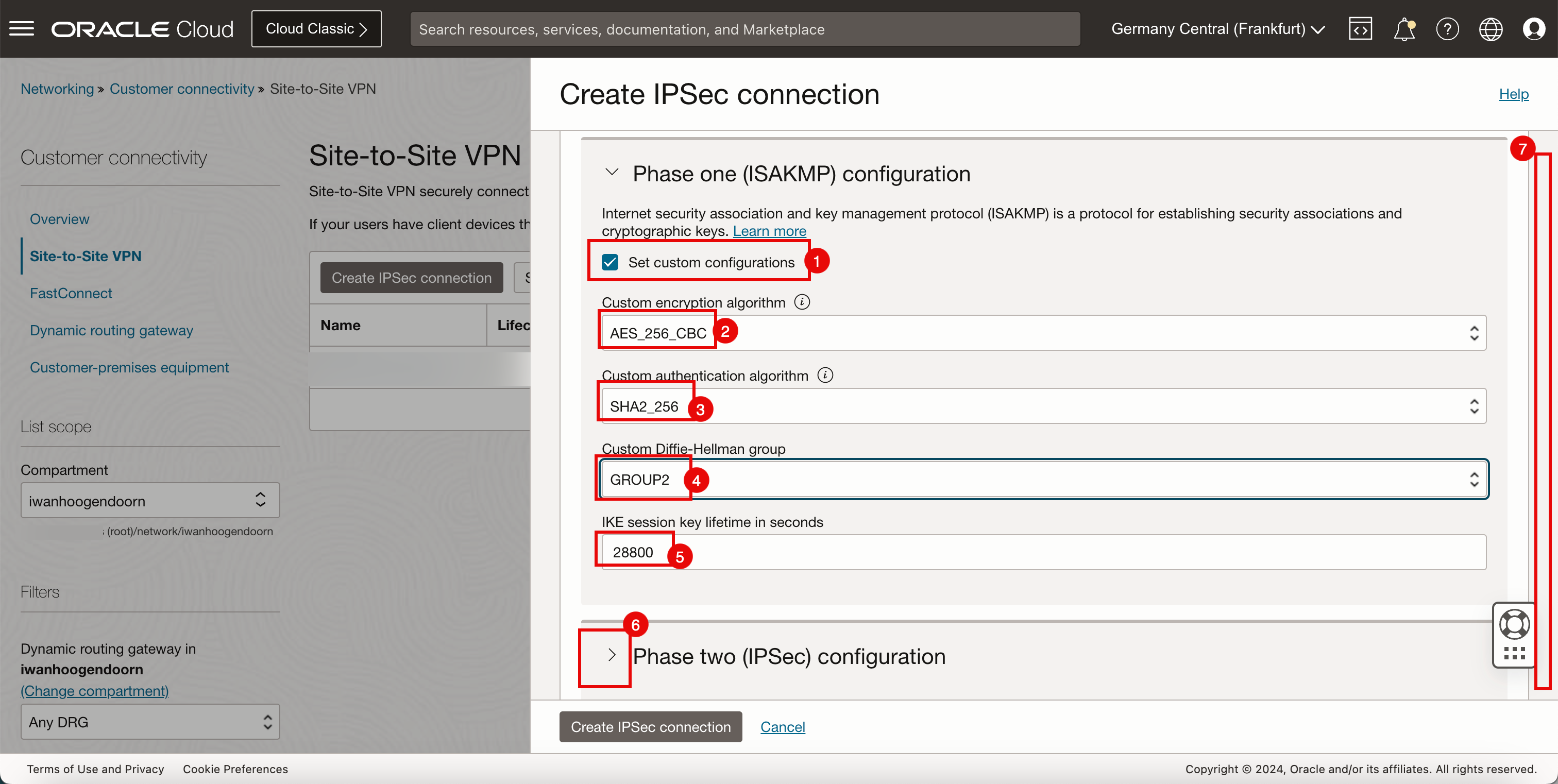

En la sección Configuración de la primera fase (ISAKMP), introduzca la siguiente información.

- Seleccione Definir configuraciones personalizadas.

- En Algoritmo de cifrado personalizado, seleccione

AES_256_CBC. - En Algoritmo de autenticación personalizado, seleccione

SHA_256. - En Grupo Diffie-Hellman personalizado, seleccione

GROUP 2. - Deje el valor por defecto IKE session key in seconds en

288500segundos. - Haga clic en el soporte de ángulo recto (>) para la configuración de la fase dos (IPSec).

- Desplazar hacia abajo.

-

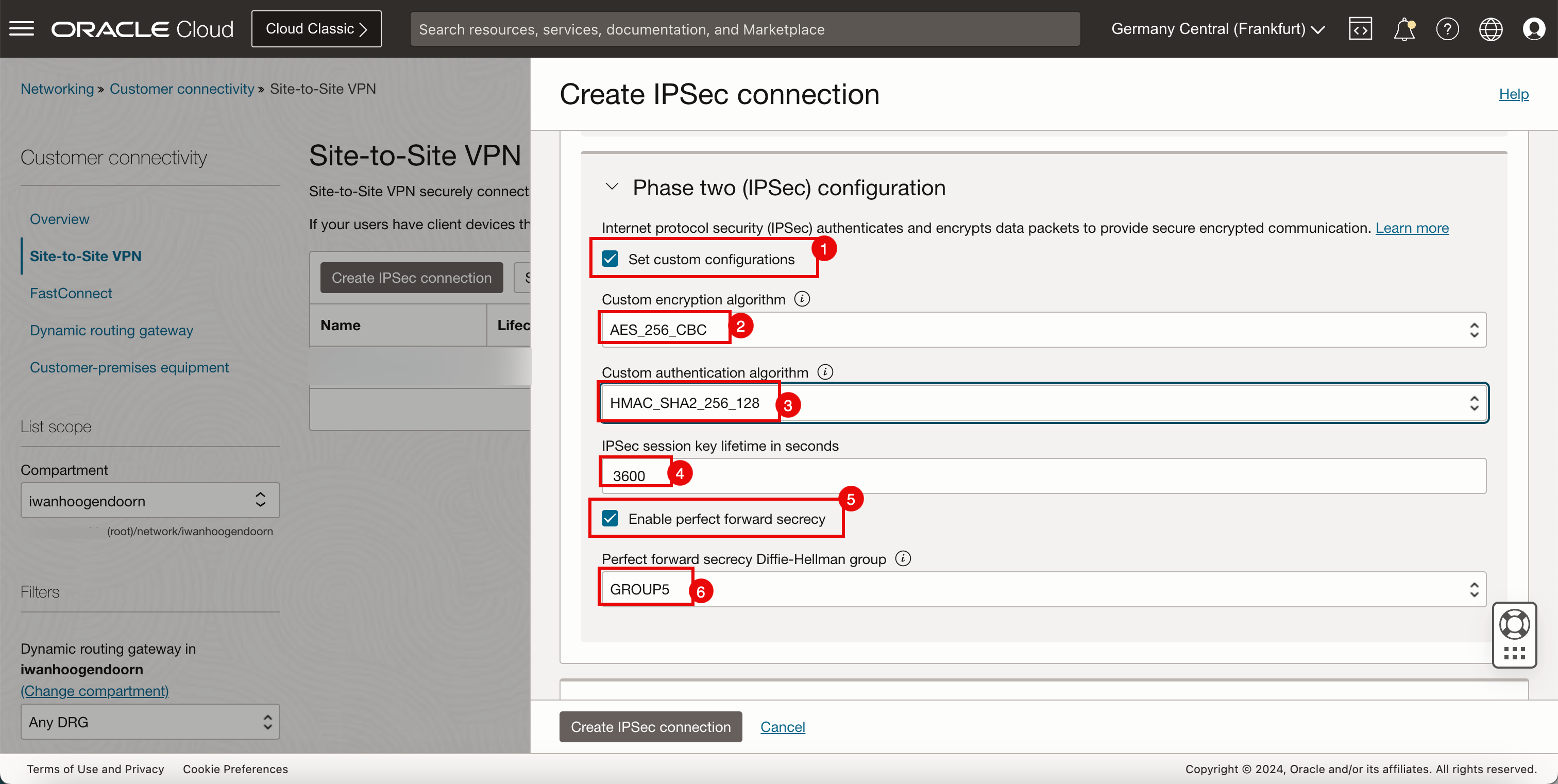

En la sección Configuración de la segunda fase (IPSec), introduzca la siguiente información.

- Seleccione Definir configuraciones personalizadas.

- En Algoritmo de cifrado personalizado, seleccione

AES_256_CBC. - En Algoritmo de autenticación personalizado, seleccione

HMAC_SHA2_256_128. - Deje el valor por defecto de IPSec duración de clave de sesión en segundos en

3600segundos. - Seleccione Activar confidencialidad directa perfecta.

- En Grupo Diffie-Hellman de confidencialidad directa perfecta, seleccione

GROUP 5.

-

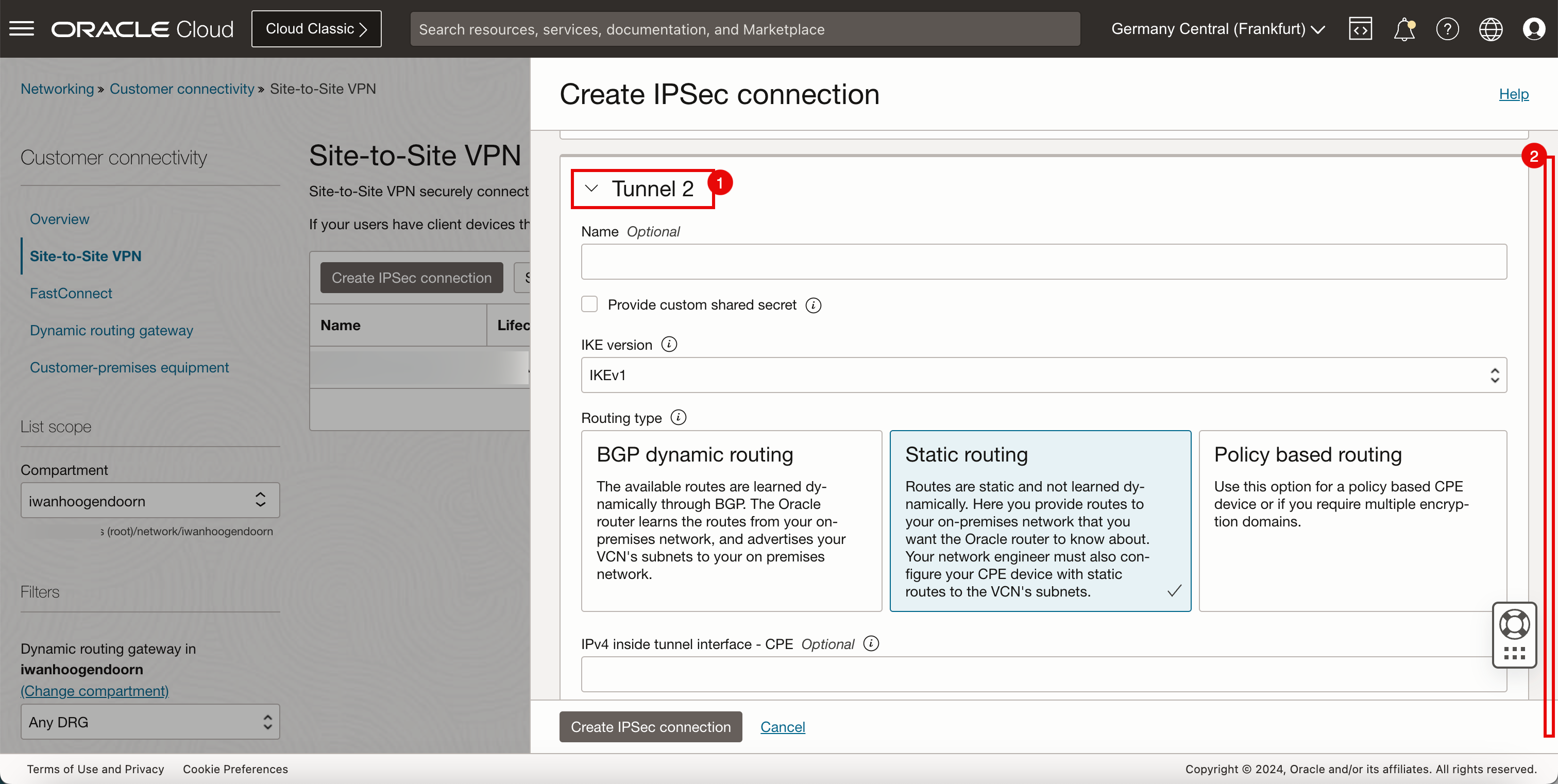

Configure el segundo túnel.

- Utilice los mismos detalles de configuración utilizados por el primer túnel.

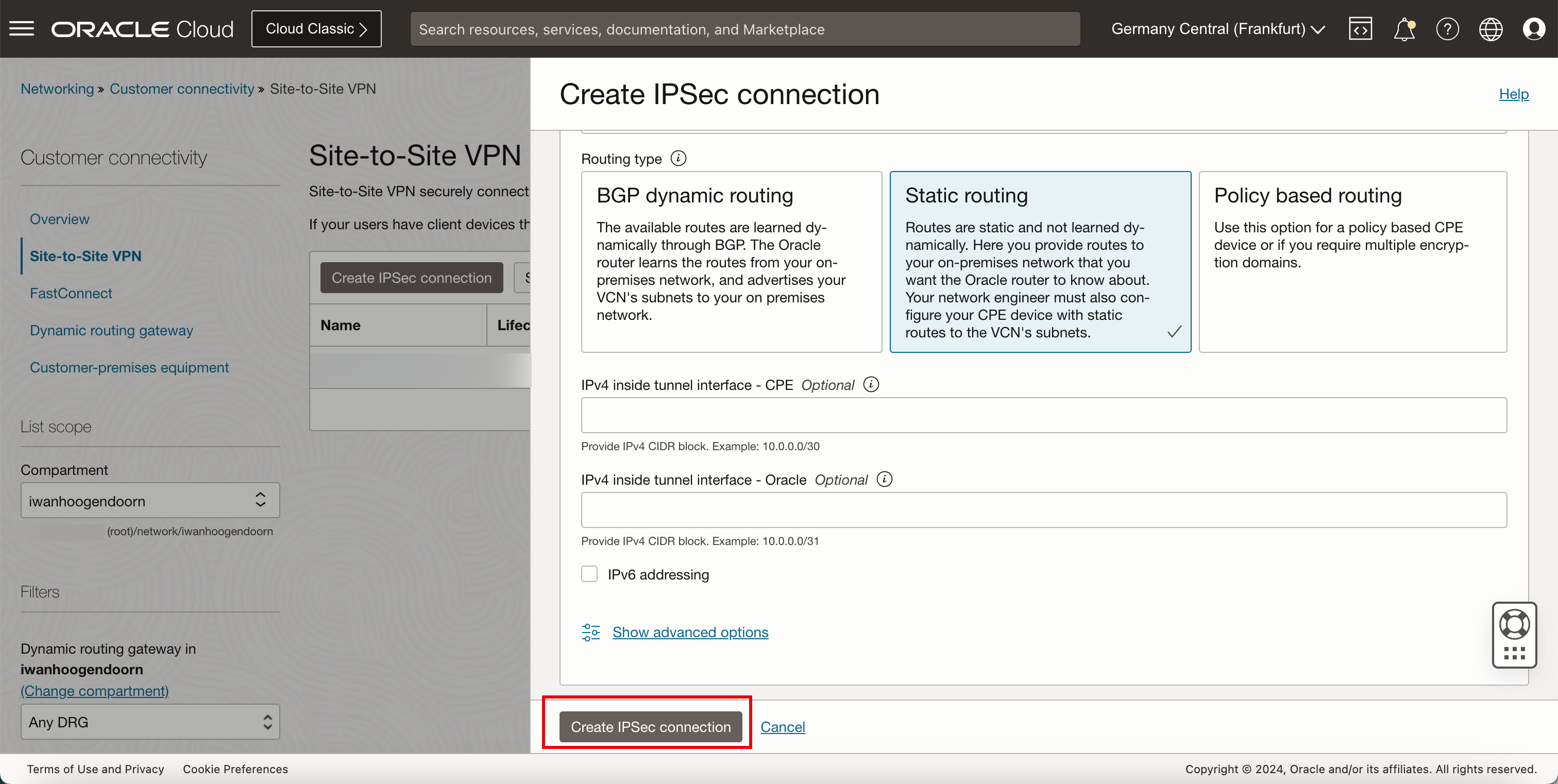

- Desplazar hacia abajo.

-

Haga clic en Crear conexión IPSec.

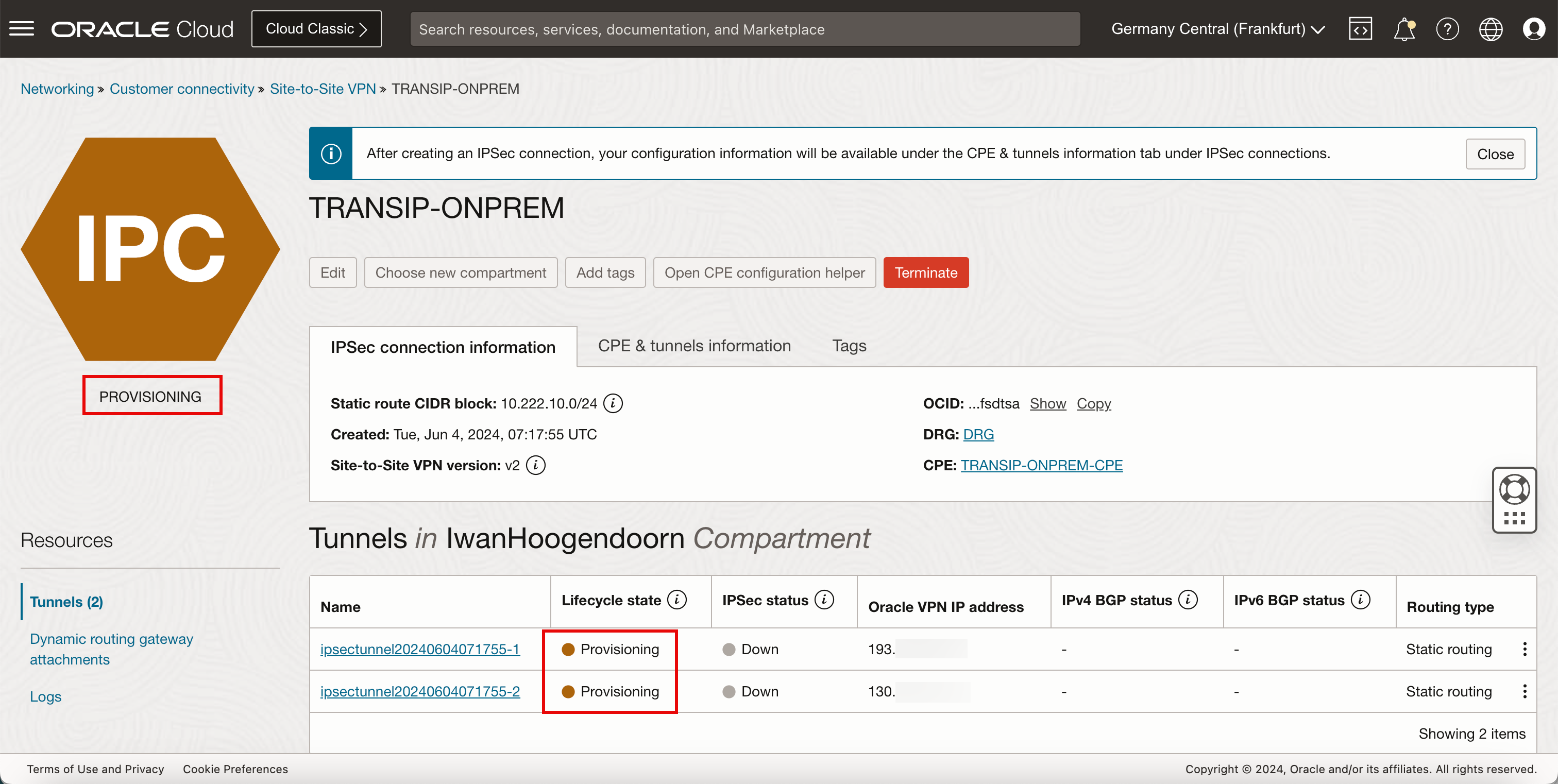

-

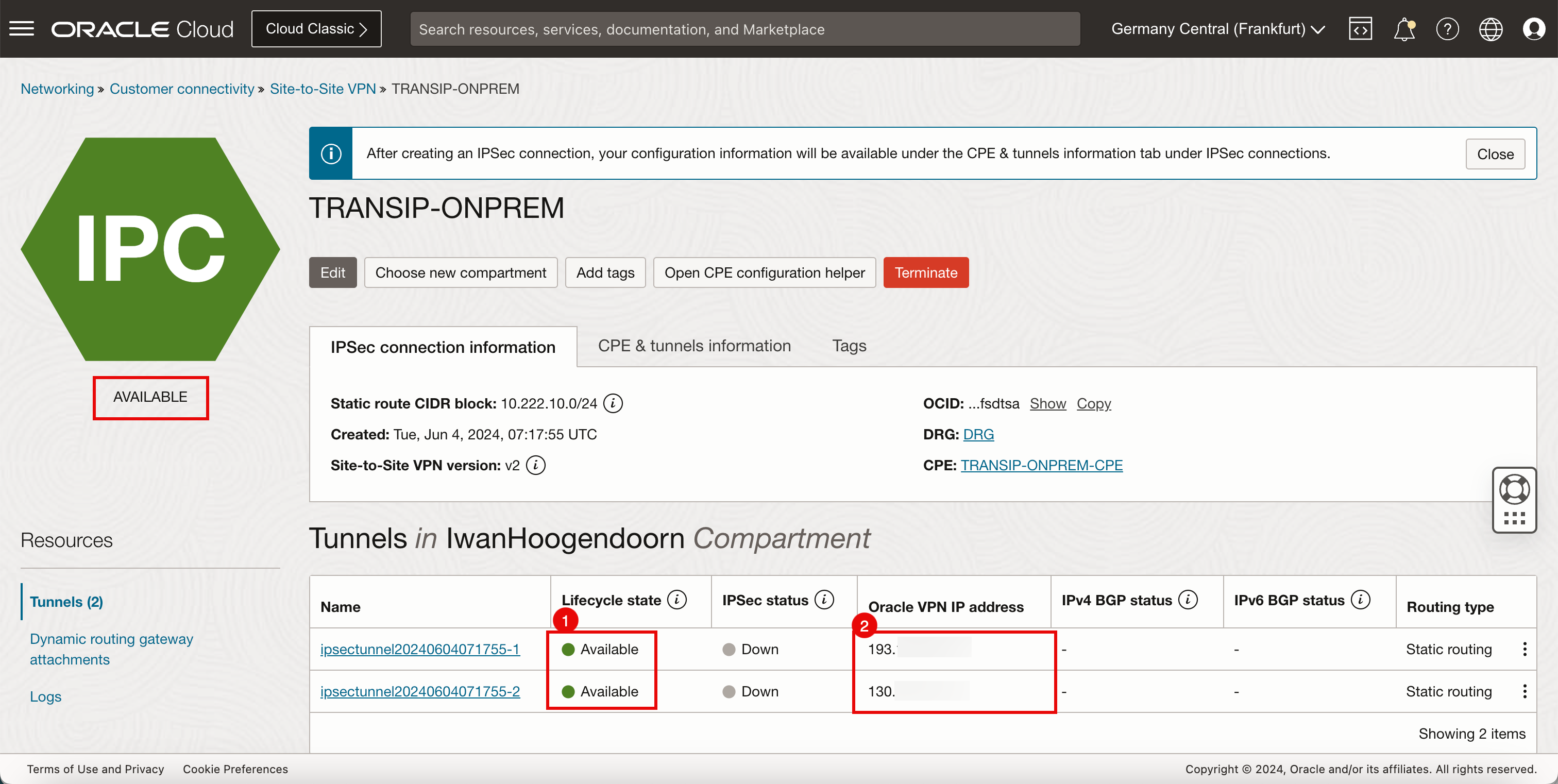

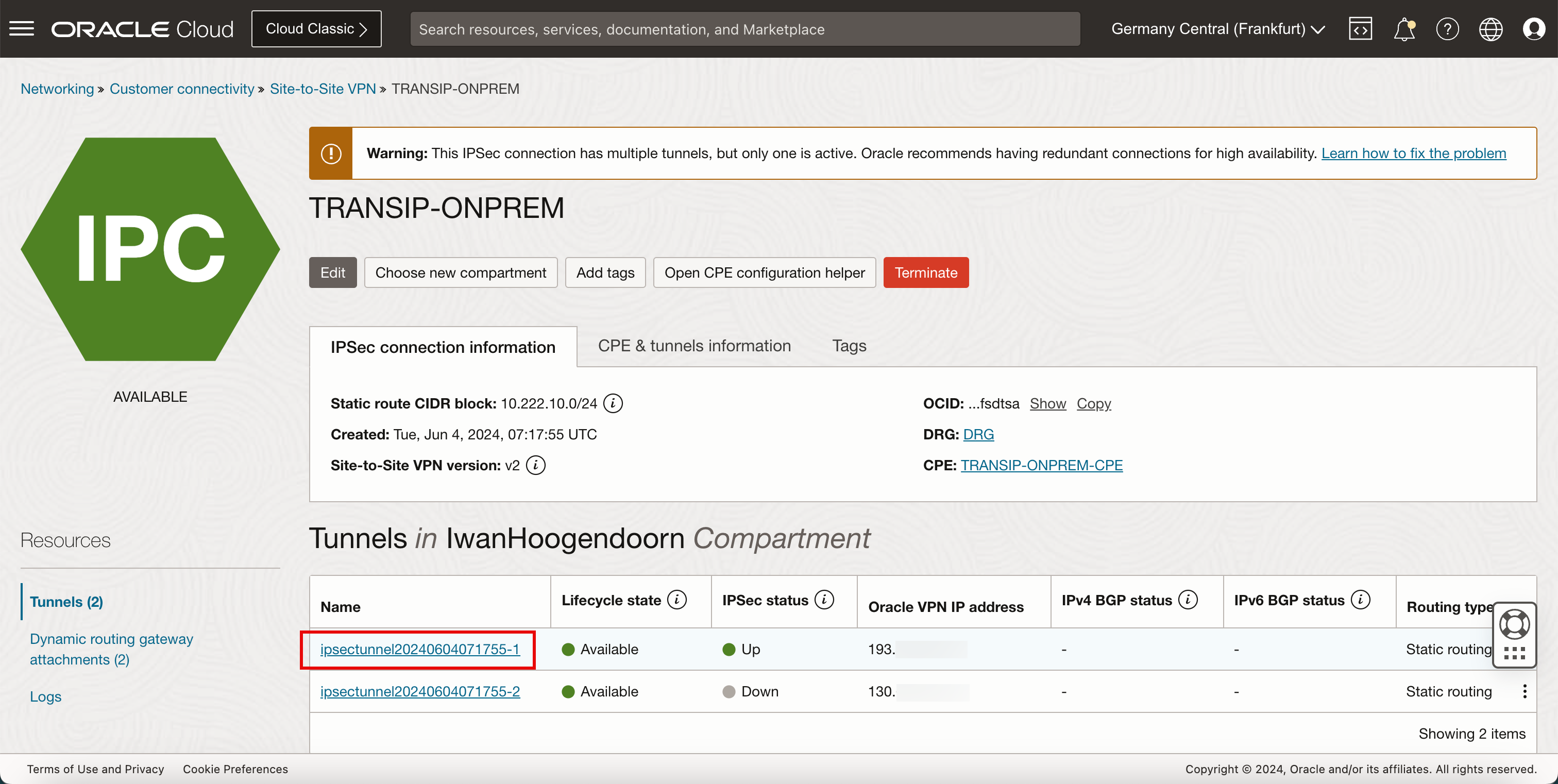

Tenga en cuenta que el estado del ciclo de vida de ambos túneles IPSec es APROVISIONANDO.

- Tenga en cuenta que el estado cambia a Disponible.

- Observe la dirección IP de VPN de Oracle que necesitamos guardar. Estas direcciones IP serán necesarias para configurar el túnel local.

Nota: Solo utilizaremos uno de los dos túneles IPSec y, por lo tanto, solo nos centraremos en la primera configuración de túnel, por lo que solo recopilaremos y guardaremos la primera dirección IP del primer túnel IPSec.

-

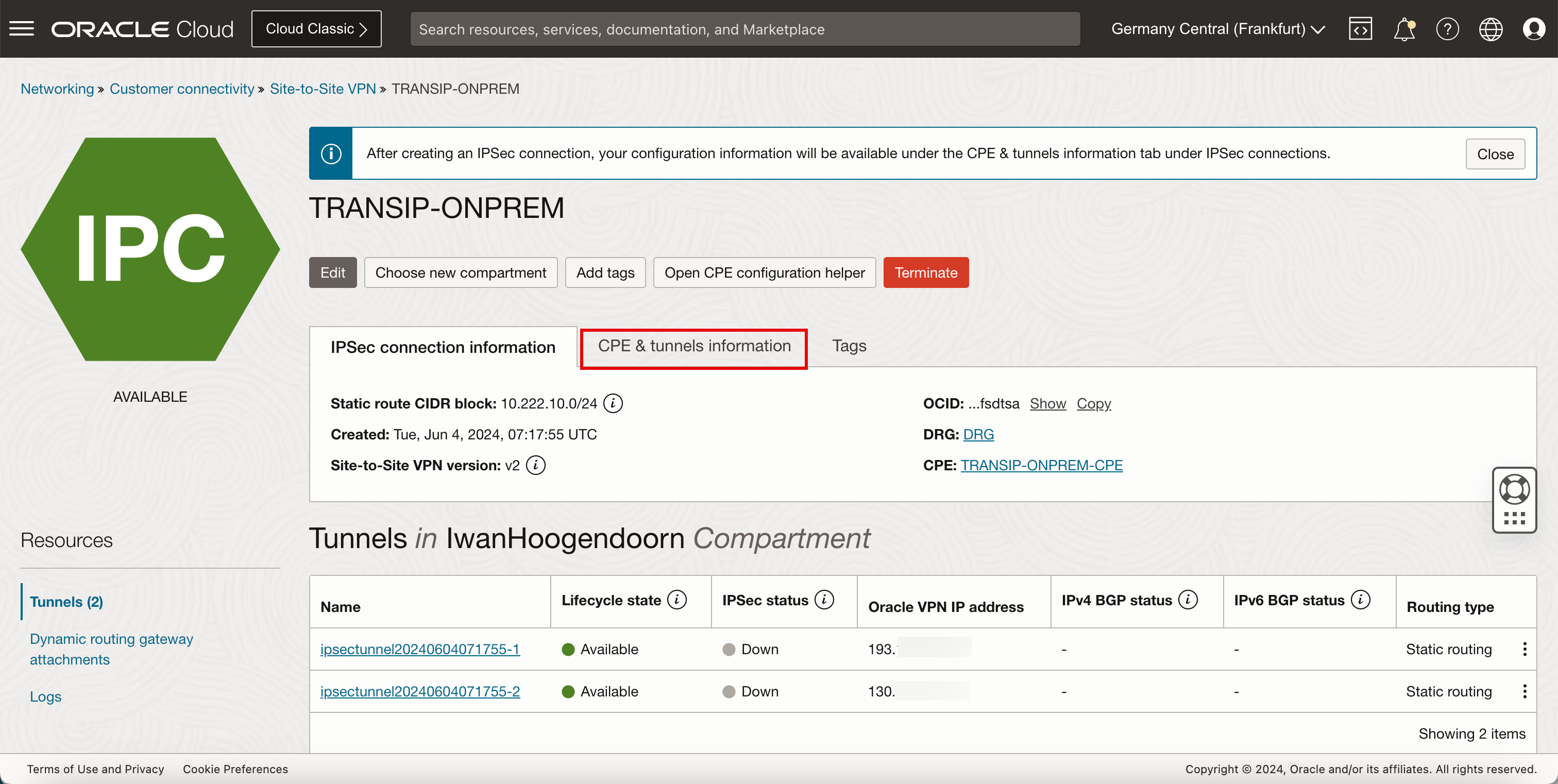

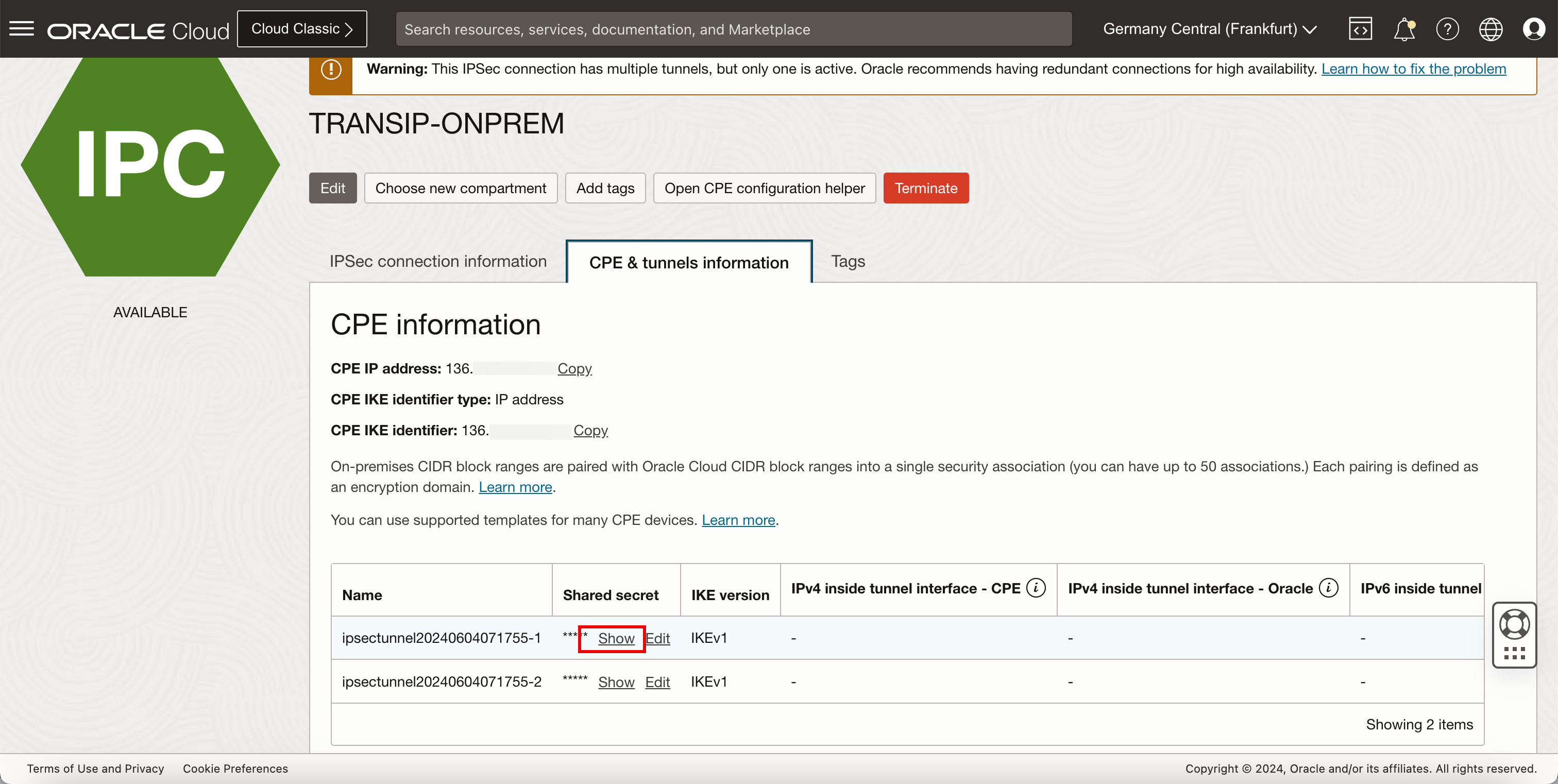

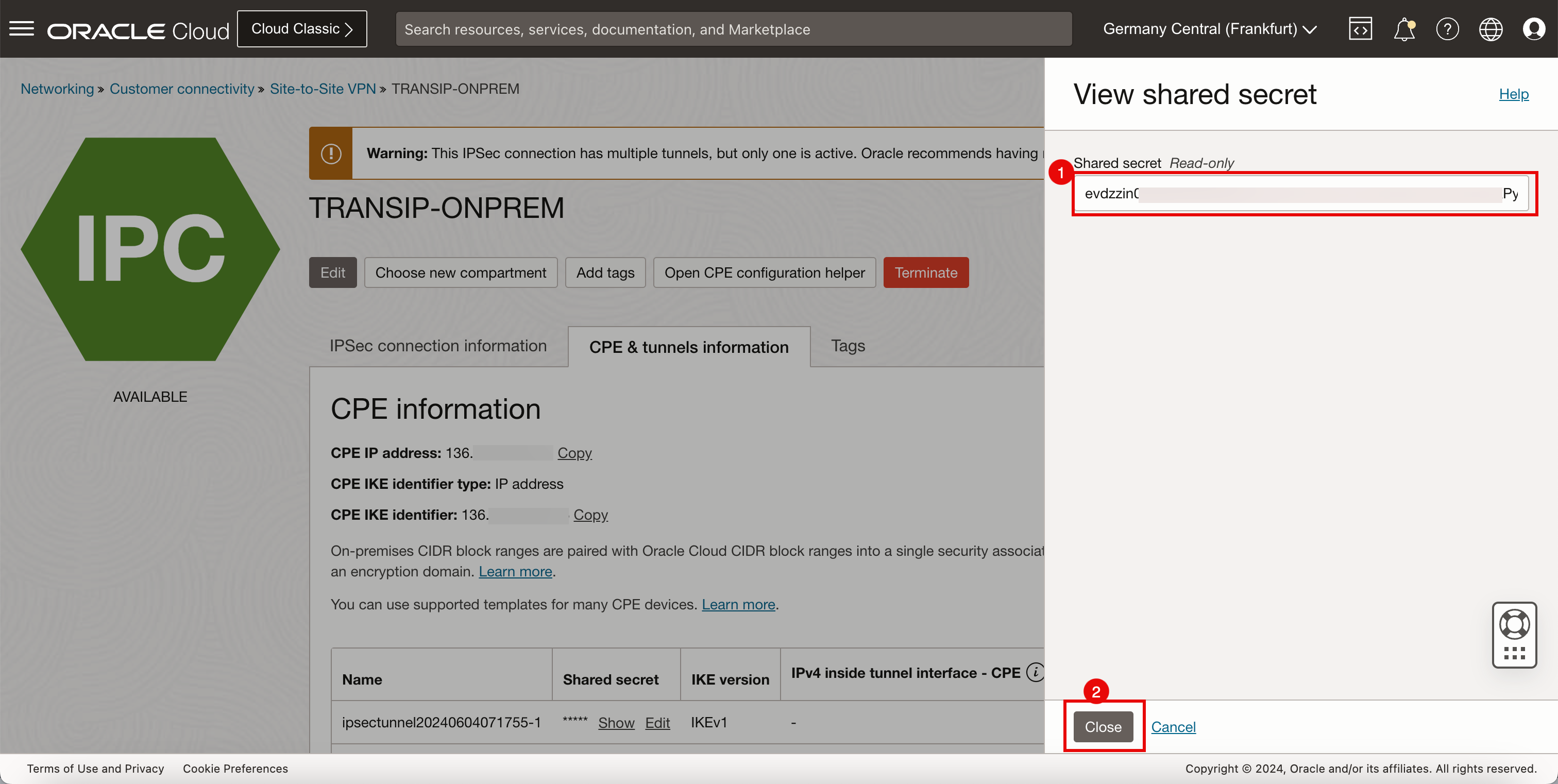

Haga clic en Información de CPE y túneles.

-

Haga clic en Mostrar.

- Tenga en cuenta que la clave secreta compartida se genera automáticamente. Guarde esta clave secreta, es necesario para configurar el otro lado del túnel (local).

- Haga clic en Cerrar.

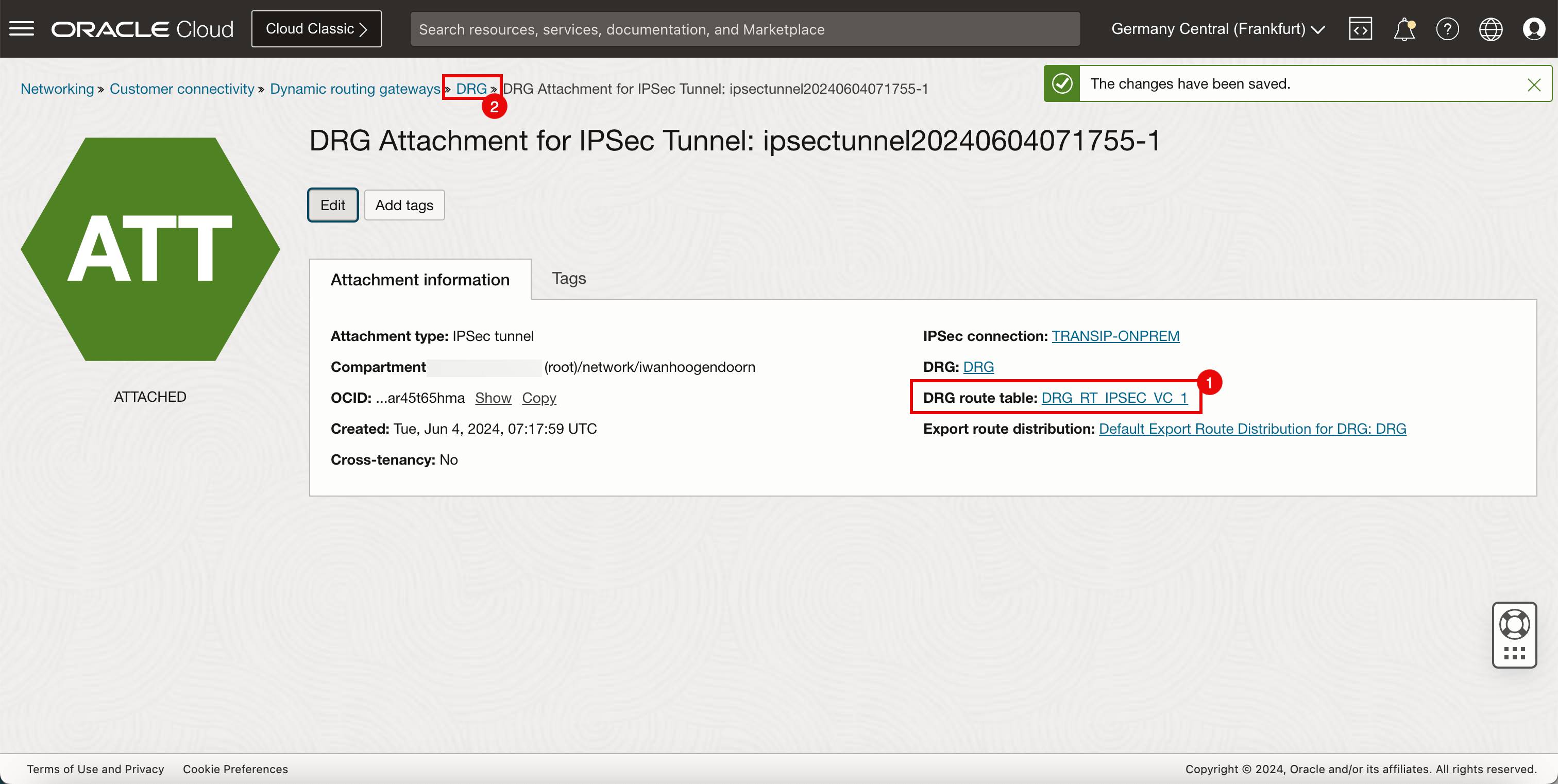

Tarea 4: Configuración del enrutamiento de VCN de hub y de spoke para la subred local

Para enrutar el tráfico de red procedente de la red local en nuestra arquitectura de red de hub y Spoke, debemos realizar algunos cambios en las tablas de rutas de VCN y los gateways de enrutamiento dinámico (DRG).

La siguiente imagen ilustra las tablas de enrutamiento, por lo que este es nuestro punto de partida.

Tarea 4.1: Actualización de la importación de rutas

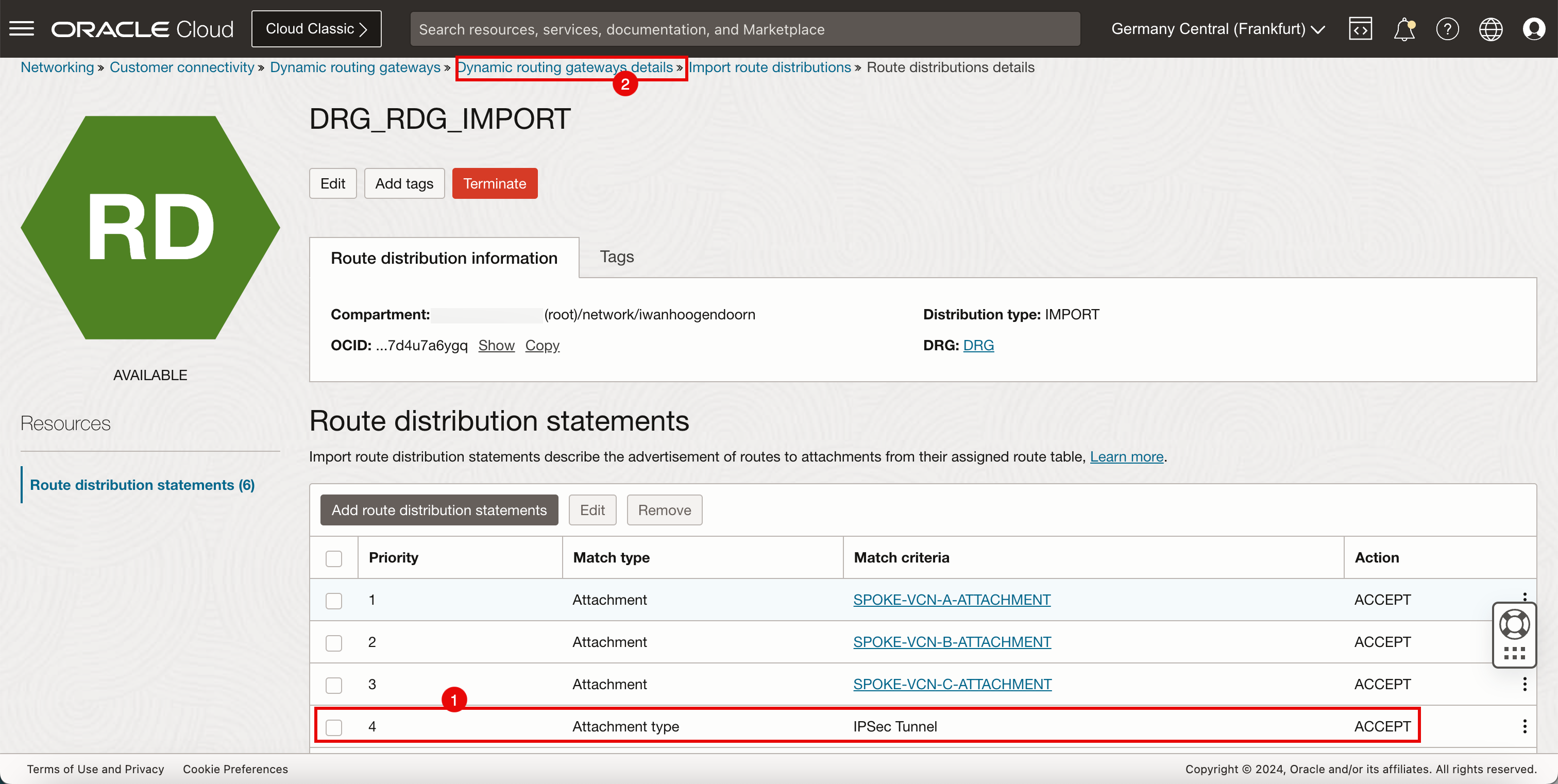

-

Actualice el grupo de distribución de rutas (

DRG_RDG_IMPORT) en el DRG. Agregue el tipo de asociación de túnel IPSec (prioridad 4).Prioridad; Tipo de Coincidencia Criterios de Coincidencia Acción 1 Adjunto SPOKE_VCN: ANEXO A ACCEPT 2 Adjunto SPOKE_VCN-ASOCIACIÓN B ACCEPT 3 Adjunto SPOKE_VCN-C_ANEXO ACCEPT 4 Tipo de anexo Túnel de IPSec ACCEPT -

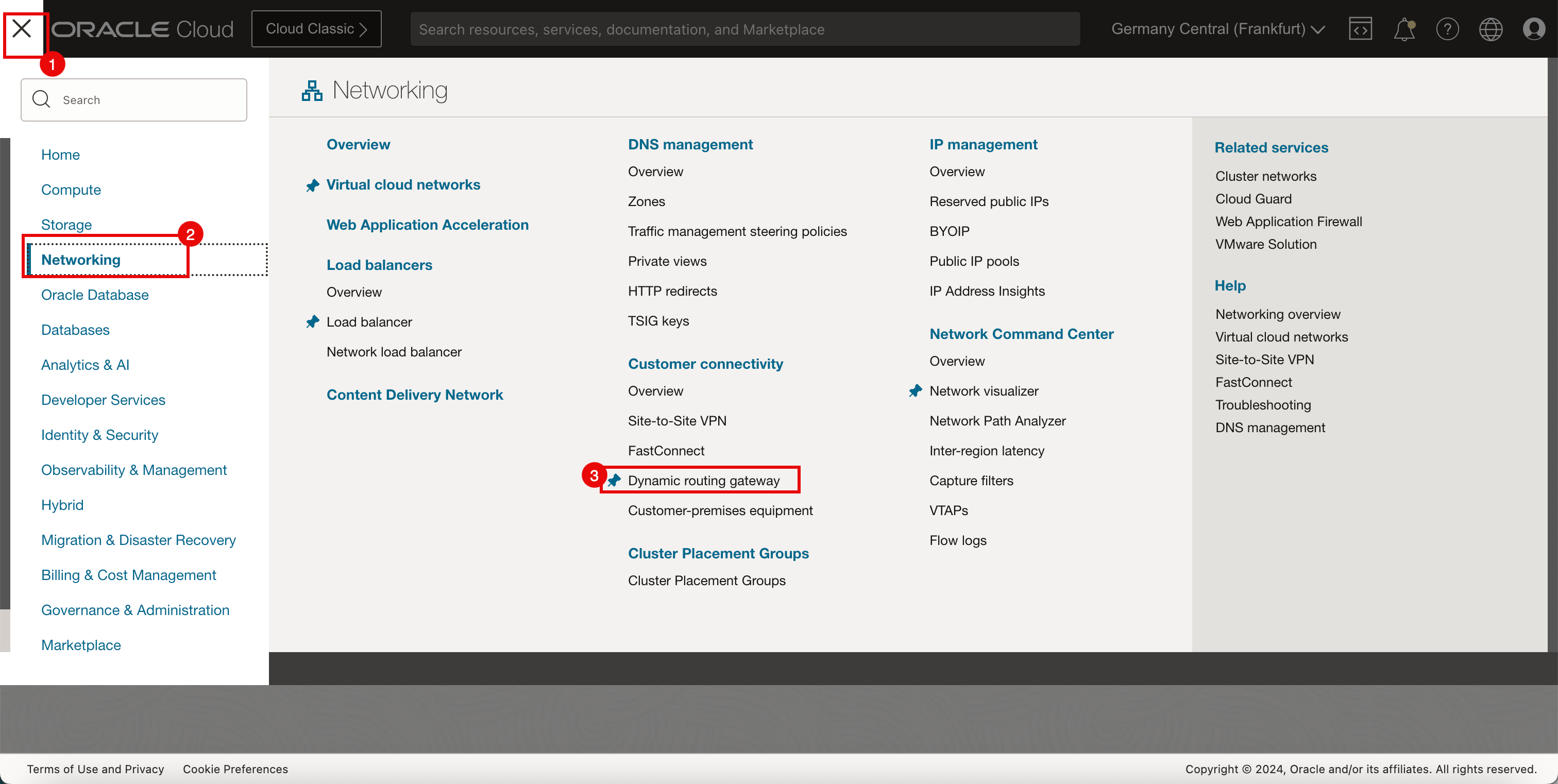

Vaya a la consola de OCI.

- Haga clic en el menú de hamburguesa (≡) en la esquina superior izquierda.

- Haga clic en Redes.

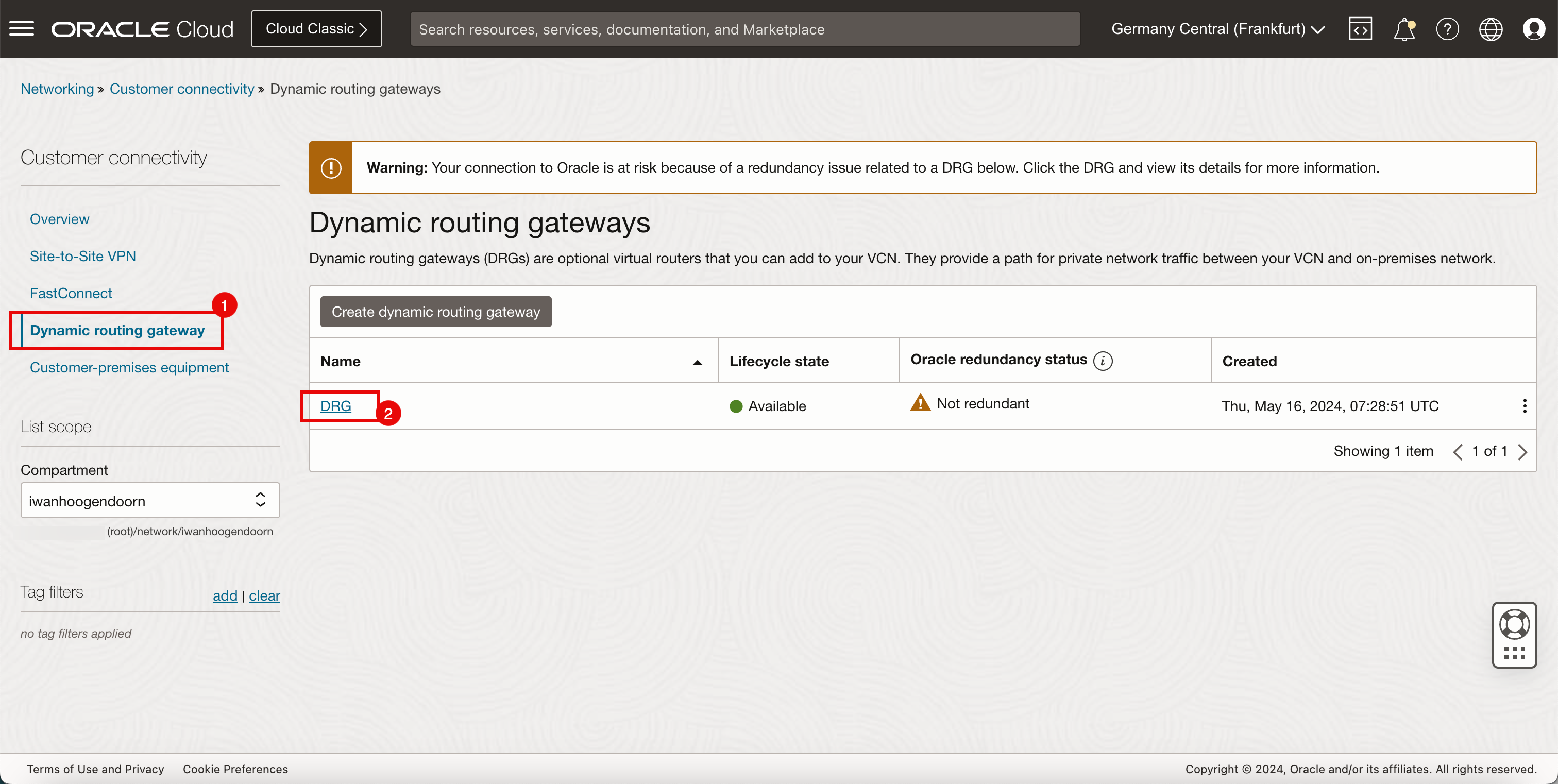

- Haga clic en Gateway de enrutamiento dinámico.

- Haga clic en Gateway de enrutamiento dinámico.

- Haga clic en el DRG que estamos utilizando para nuestro entorno de enrutamiento de VCN.

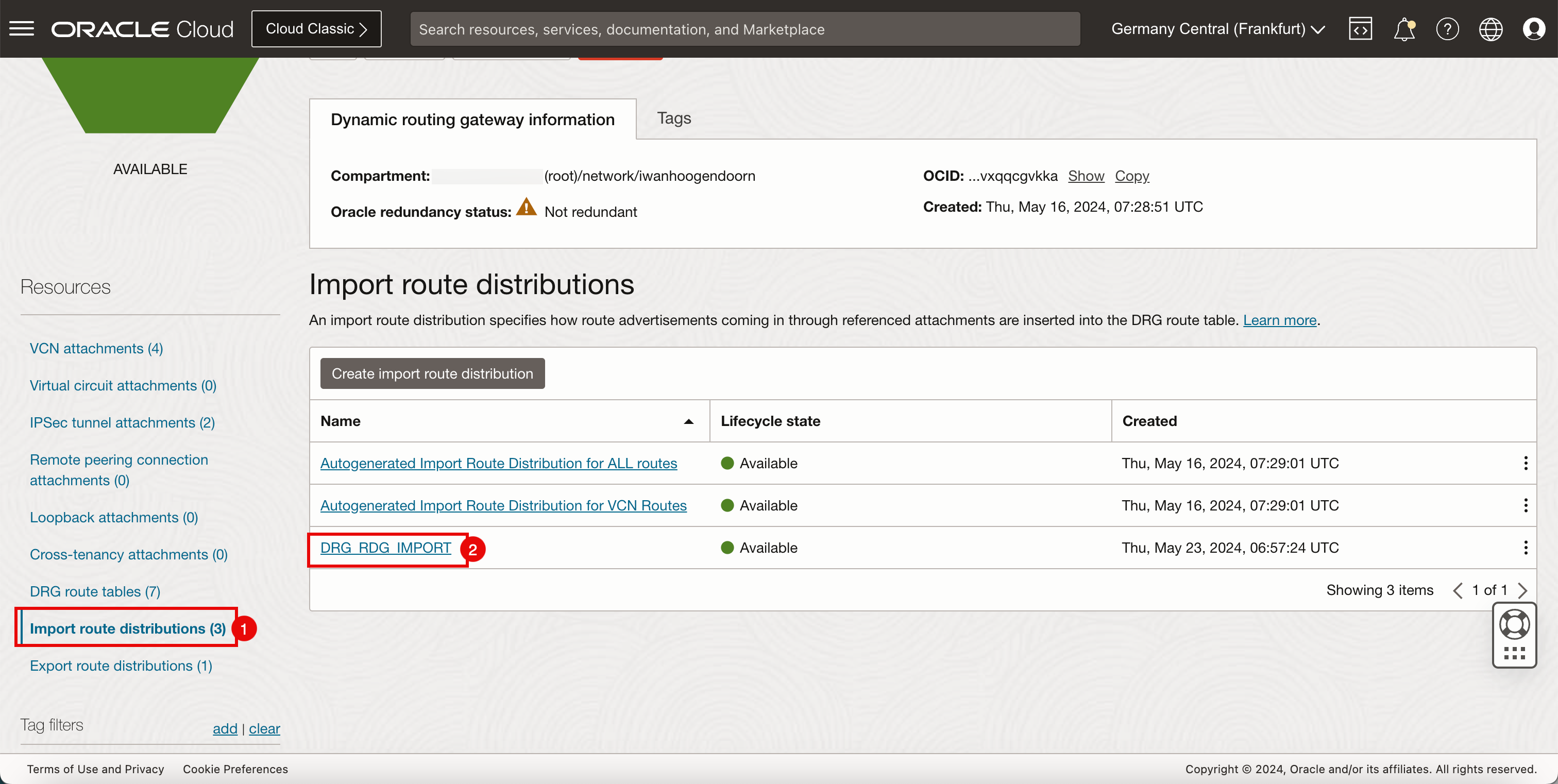

- Haga clic en Importar distribución de rutas.

- Haga clic en la distribución de la ruta de importación (

DRG_RDG_IMPORT).

-

Asegúrese de agregar la nueva sentencia de distribución de rutas.

- Observe que la sentencia de distribución de rutas se ha agregado correctamente.

- Haga clic en Detalles de gateways de enrutamiento dinámico para volver a la página de detalles de DRG.

-

La siguiente imagen ilustra la representación visual de lo que hemos creado hasta ahora.

-

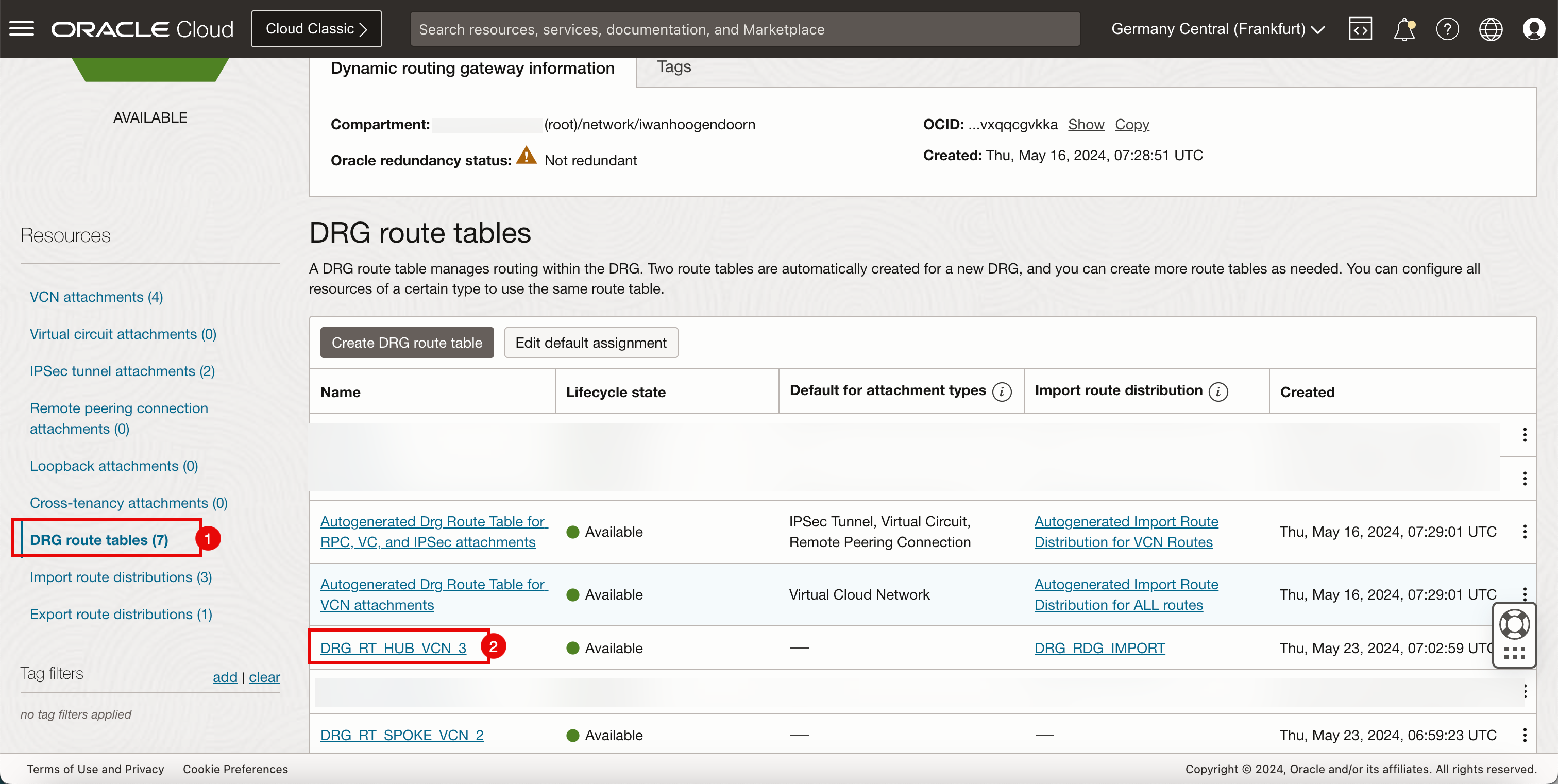

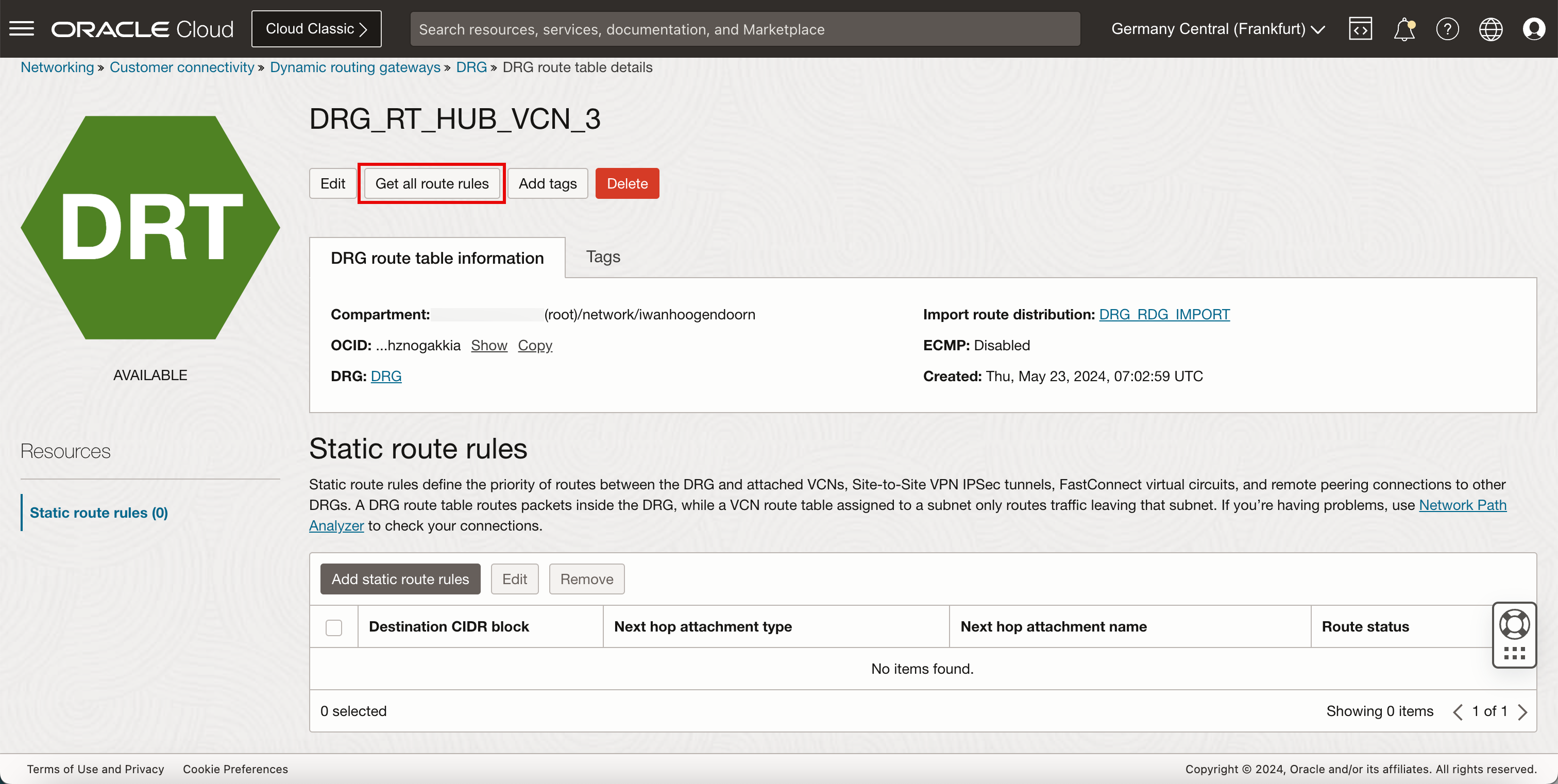

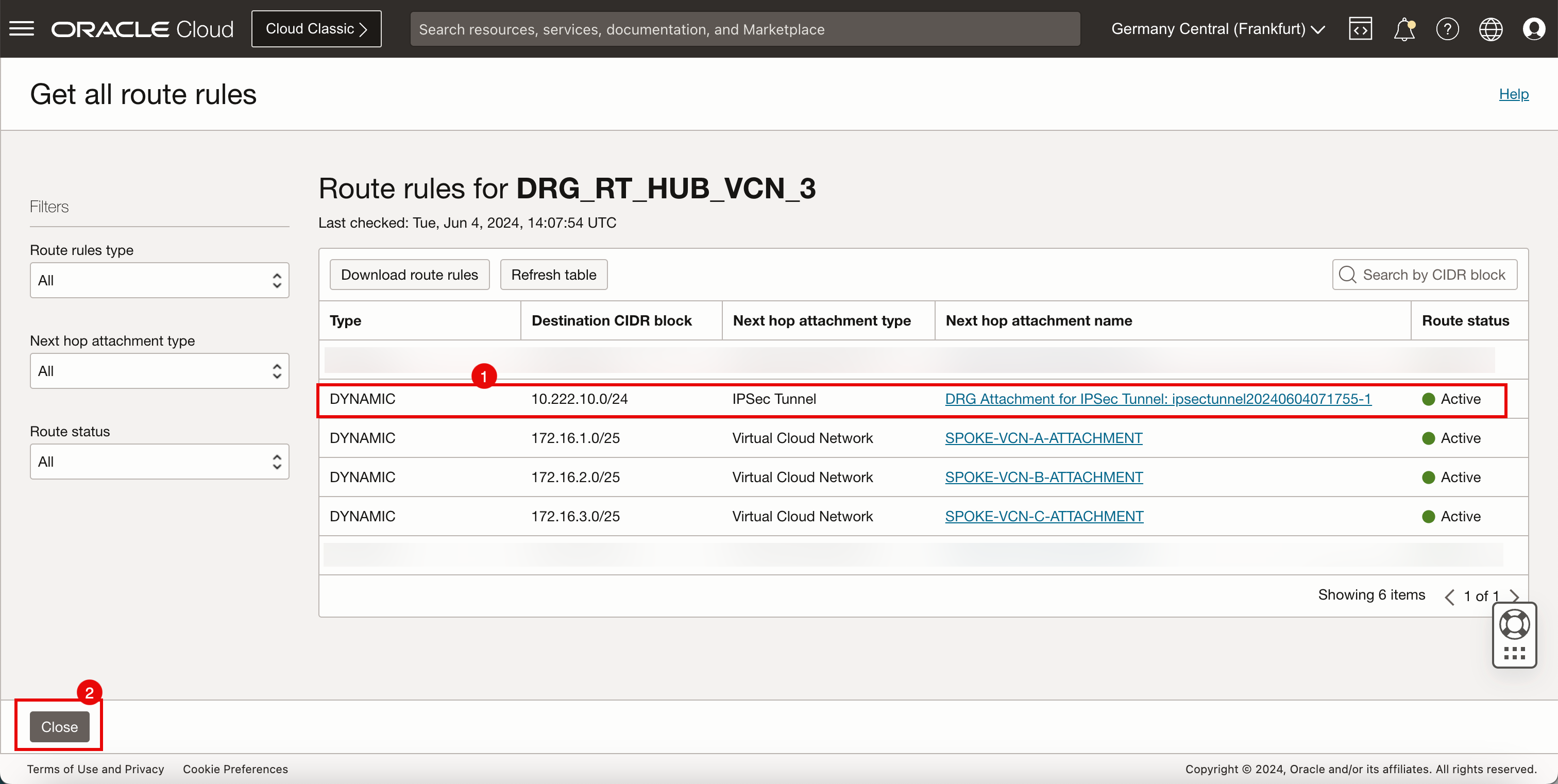

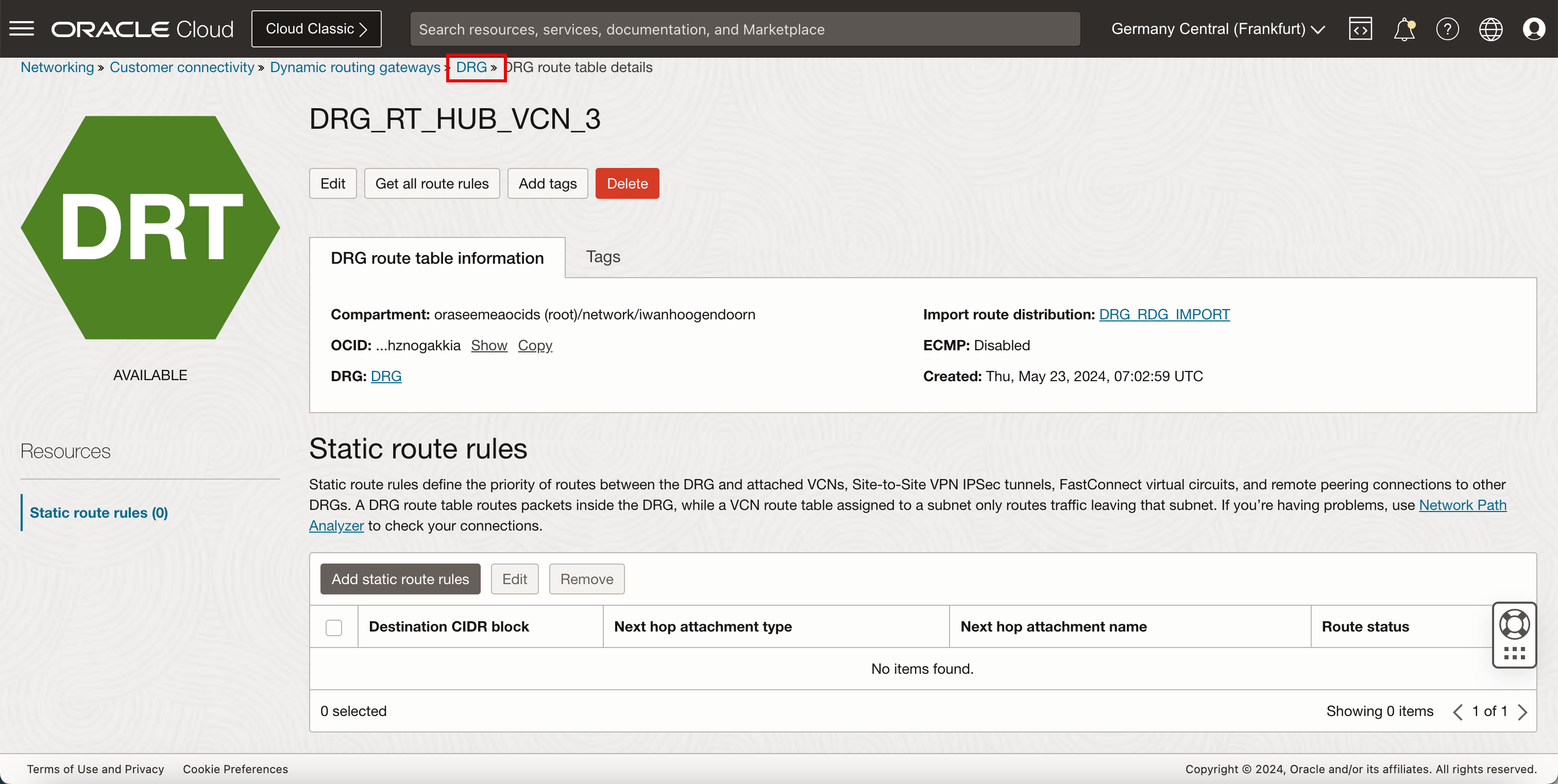

Ya hemos importado la ruta en la tabla de rutas de DRG

DRG_RT_HUB_VCN_3.Nota: Esta tabla de rutas de DRG (

DRG_RT_HUB_VCN_3) y la asociación de tabla de rutas se asegurarán de que todas las redes de los radios y locales (IPSec) sean conocidas y aprendidas en el DRG para que el DRG sepa a qué redes están disponibles en los radios y a dónde enrutar las redes radiales.- Haga clic en Tablas de rutas de DRG para verificar.

- Haga clic en la tabla de rutas

DRG_RT_HUB_VCN_3.

-

Haga clic en Obtener todas las reglas de ruta.

- Observe que la ruta desde la ubicación local (

10.222.10.0/24) está visible en la tabla. Esto significa que el DRG sabe cómo acceder a la red local (10.222.10.0/24) que es a través del túnel IPSec. - Haga clic en Cerrar.

- Observe que la ruta desde la ubicación local (

-

Haga clic en DRG para volver a la página de detalles de DRG.

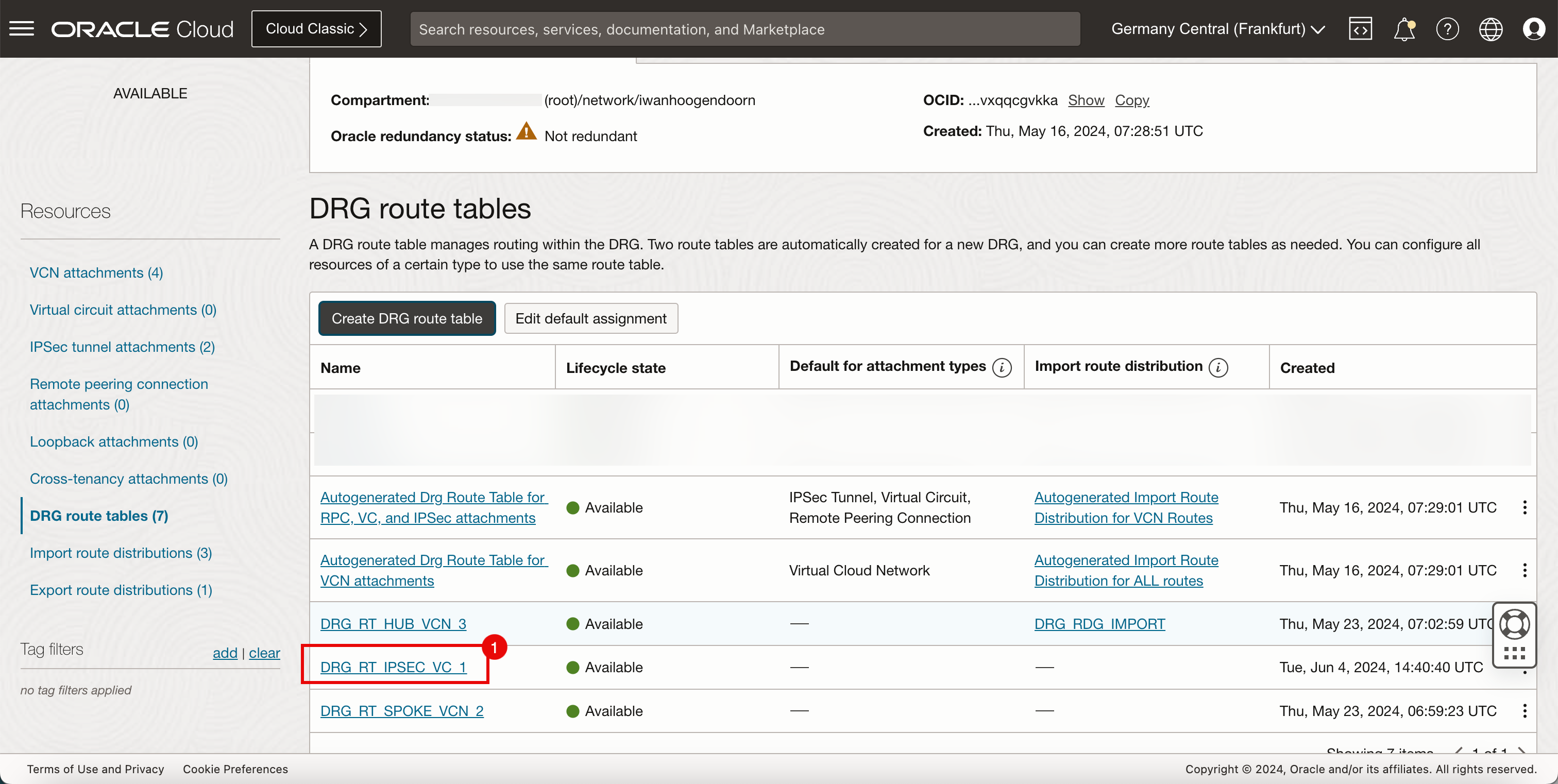

Tarea 4.2: Creación de una nueva tabla de rutas de VCN de hub y asociación a la asociación de DRG IPSec

-

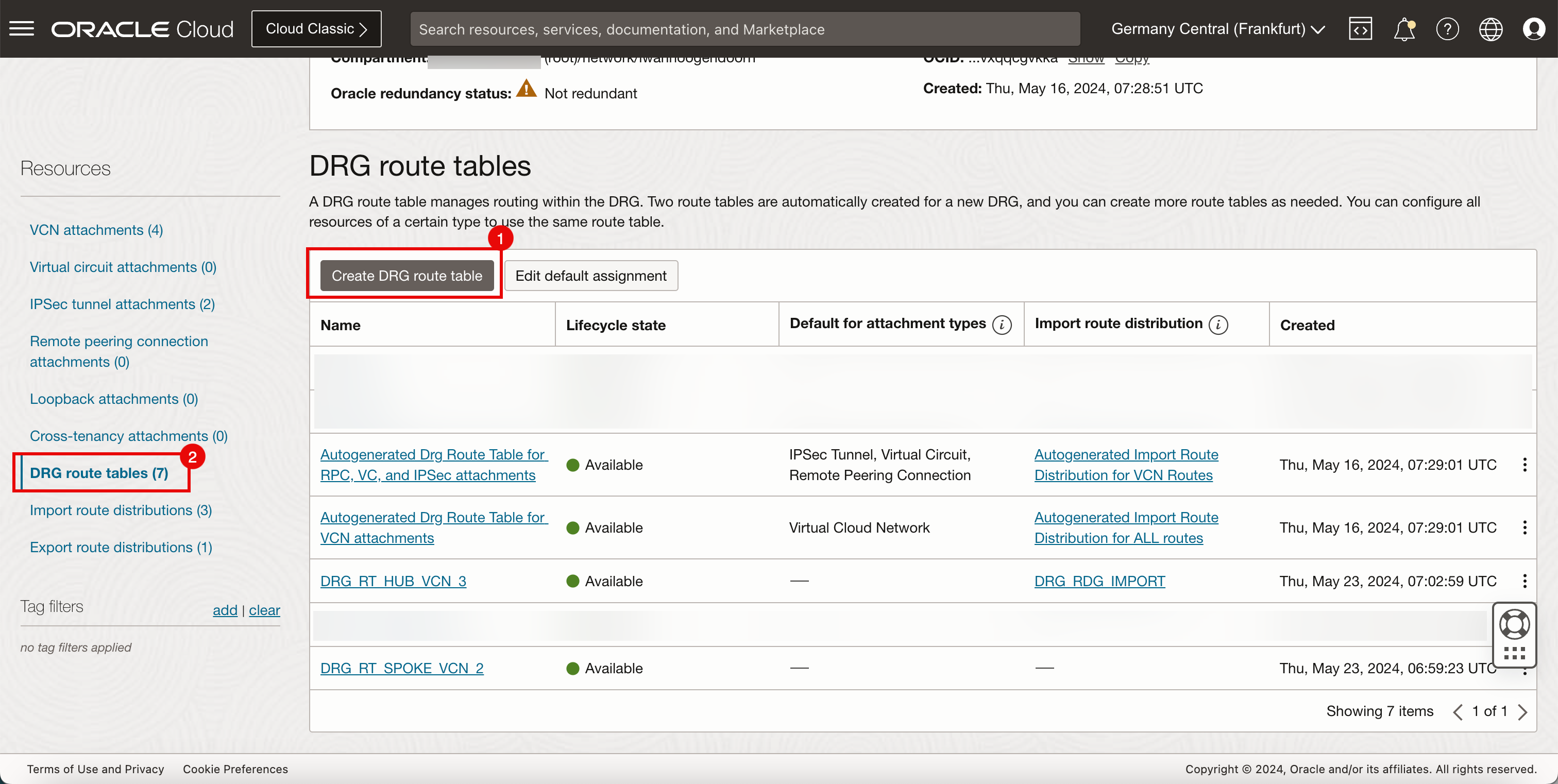

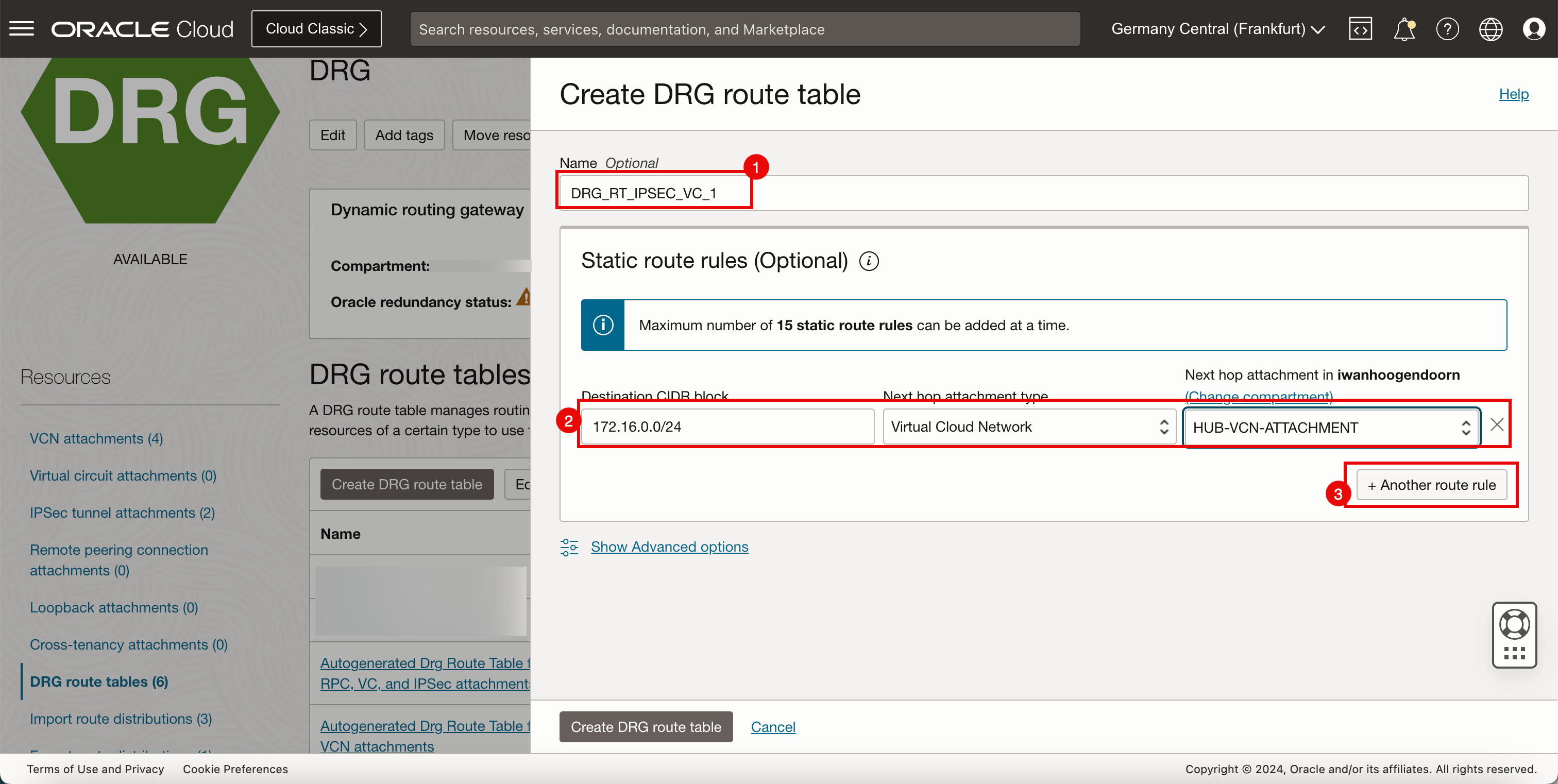

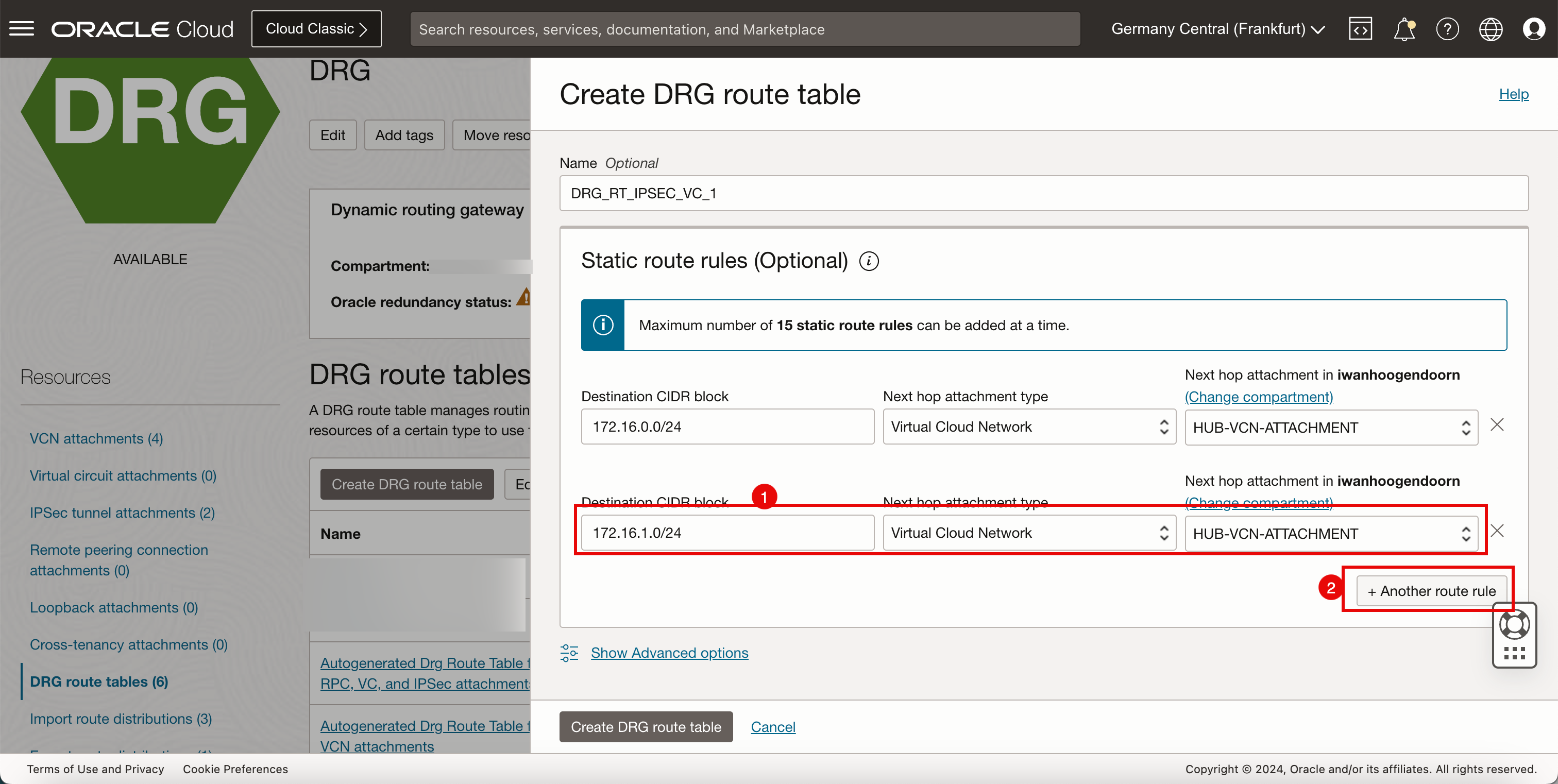

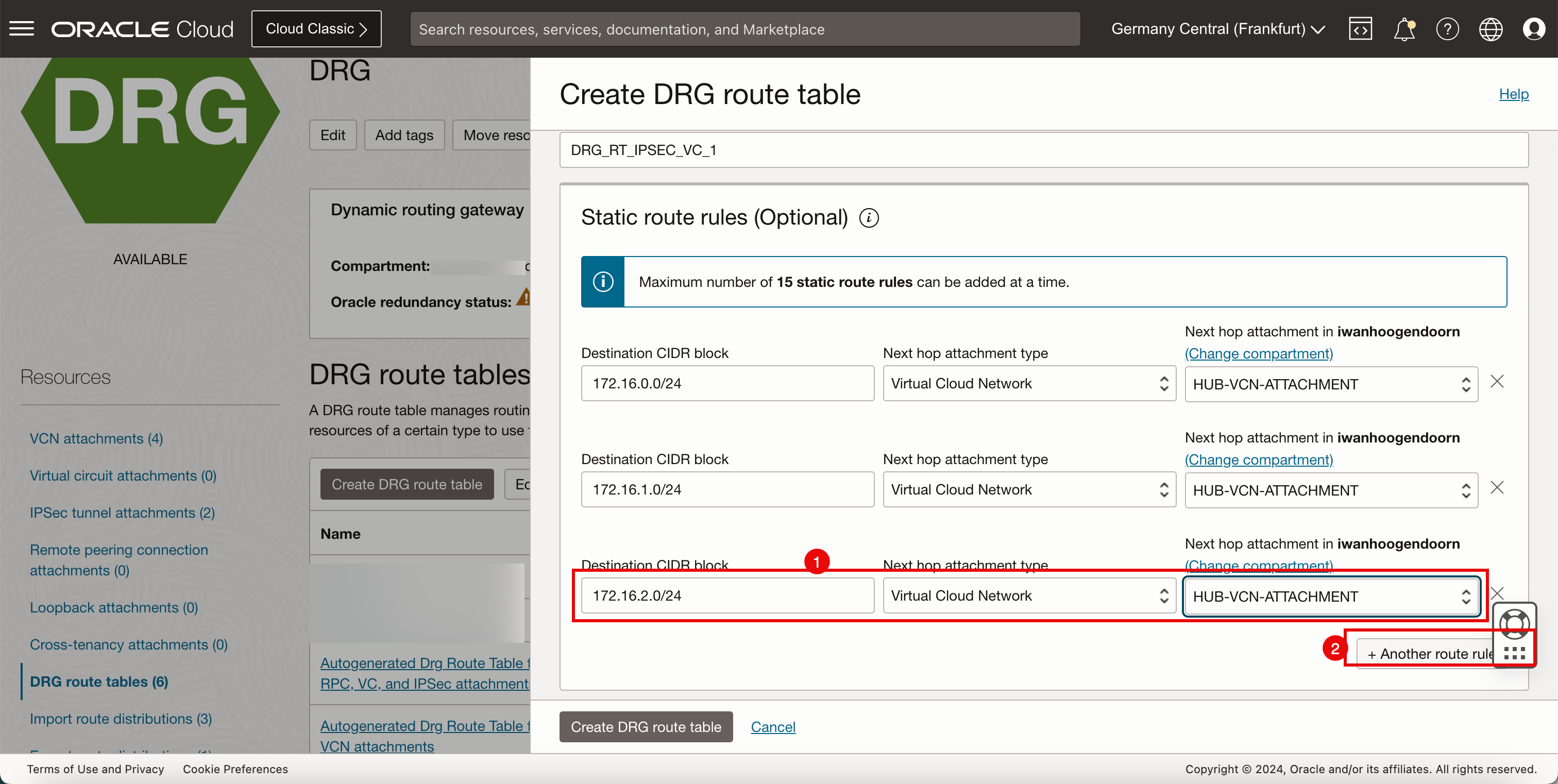

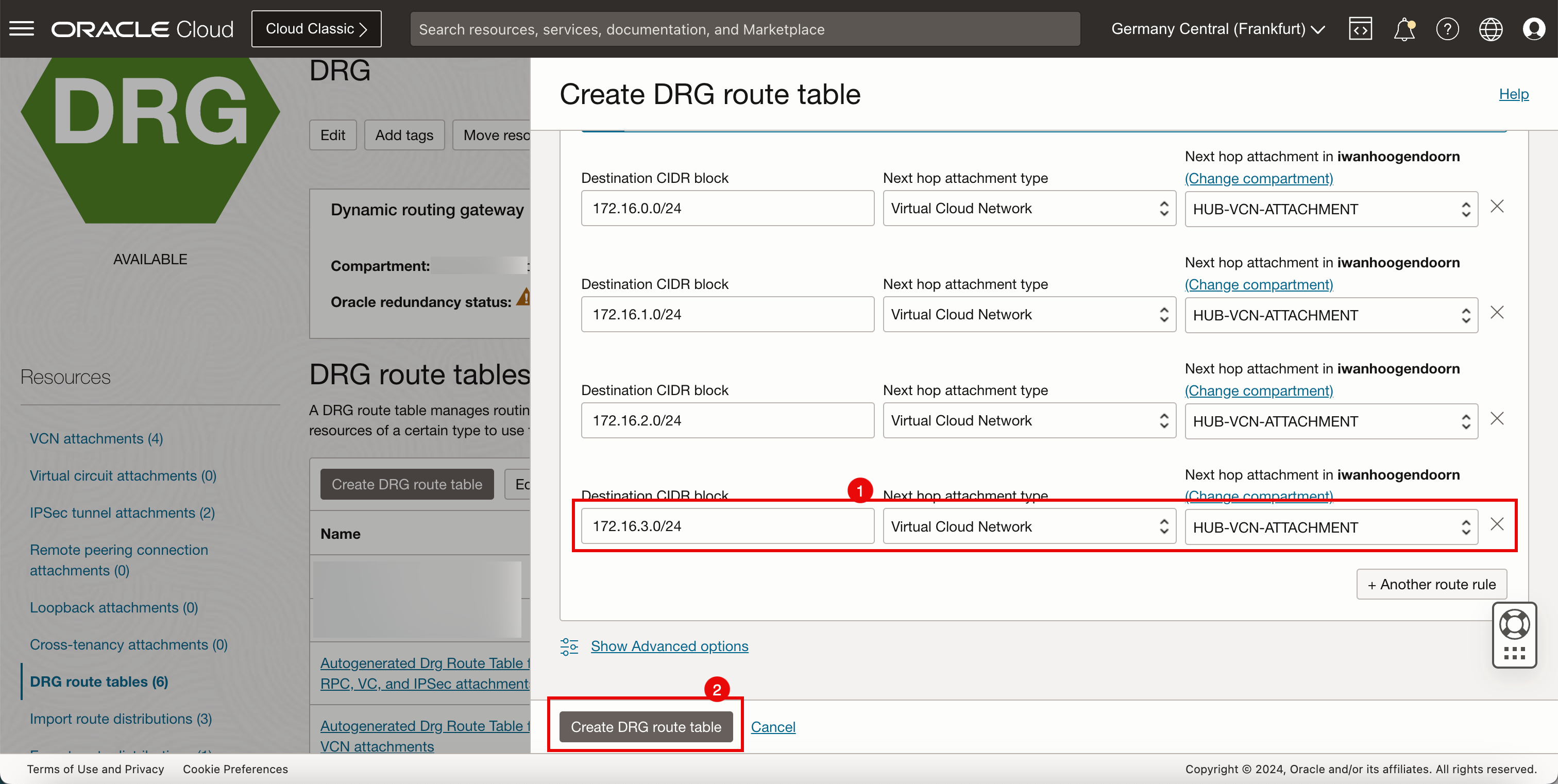

Cree una nueva tabla de rutas (

DRG_RT_IPSEC_VC_1) en el DRG.CIDR de destino Tipo de asociación de siguiente salto Nombre de asociación de siguiente salto 172.16.0.0/24 Red virtual en la nube HUB_VCN_ATTACHMENT 172.16.1.0/24 Red virtual en la nube HUB_VCN_ATTACHMENT 172.16.2.0/24 Red virtual en la nube HUB_VCN_ATTACHMENT 172.16.3.0/24 Red virtual en la nube HUB_VCN_ATTACHMENT -

Vaya a la consola de OCI.

- Haga clic en Tablas de rutas de DRG.

- Haga clic en Crear tabla de rutas de DRG.

- Introduzca el nombre para la tabla de rutas de DRG.

- En Regla de ruta estática, introduzca la siguiente información para agregar una nueva regla estática.

- Bloque de CIDR de destino: introduzca

172.16.0.0/24. - Tipo de asociación de siguiente salto: seleccione Red virtual en la nube.

- Asociación de siguiente salto: seleccione la VCN de hub.

- Bloque de CIDR de destino: introduzca

- Haga clic en + Otra regla.

- Agregue una nueva regla estática.

- Bloque de CIDR de destino: introduzca

172.16.1.0/24. - Tipo de asociación de siguiente salto: seleccione Red virtual en la nube.

- Asociación de siguiente salto: seleccione la VCN de hub.

- Bloque de CIDR de destino: introduzca

- Haga clic en + Otra regla.

- Agregue una nueva regla estática.

- Bloque de CIDR de destino: introduzca

172.16.2.0/24. - Tipo de asociación de siguiente salto: seleccione Red virtual en la nube.

- Asociación de siguiente salto: seleccione la VCN de hub.

- Bloque de CIDR de destino: introduzca

- Haga clic en + Otra regla.

- Agregue una nueva regla estática.

- Bloque de CIDR de destino: introduzca

172.16.3.0/24. - Tipo de asociación de siguiente salto: seleccione Red virtual en la nube.

- Asociación de siguiente salto: seleccione la VCN de hub.

- Bloque de CIDR de destino: introduzca

- Haga clic en Crear tabla de rutas de DRG.

-

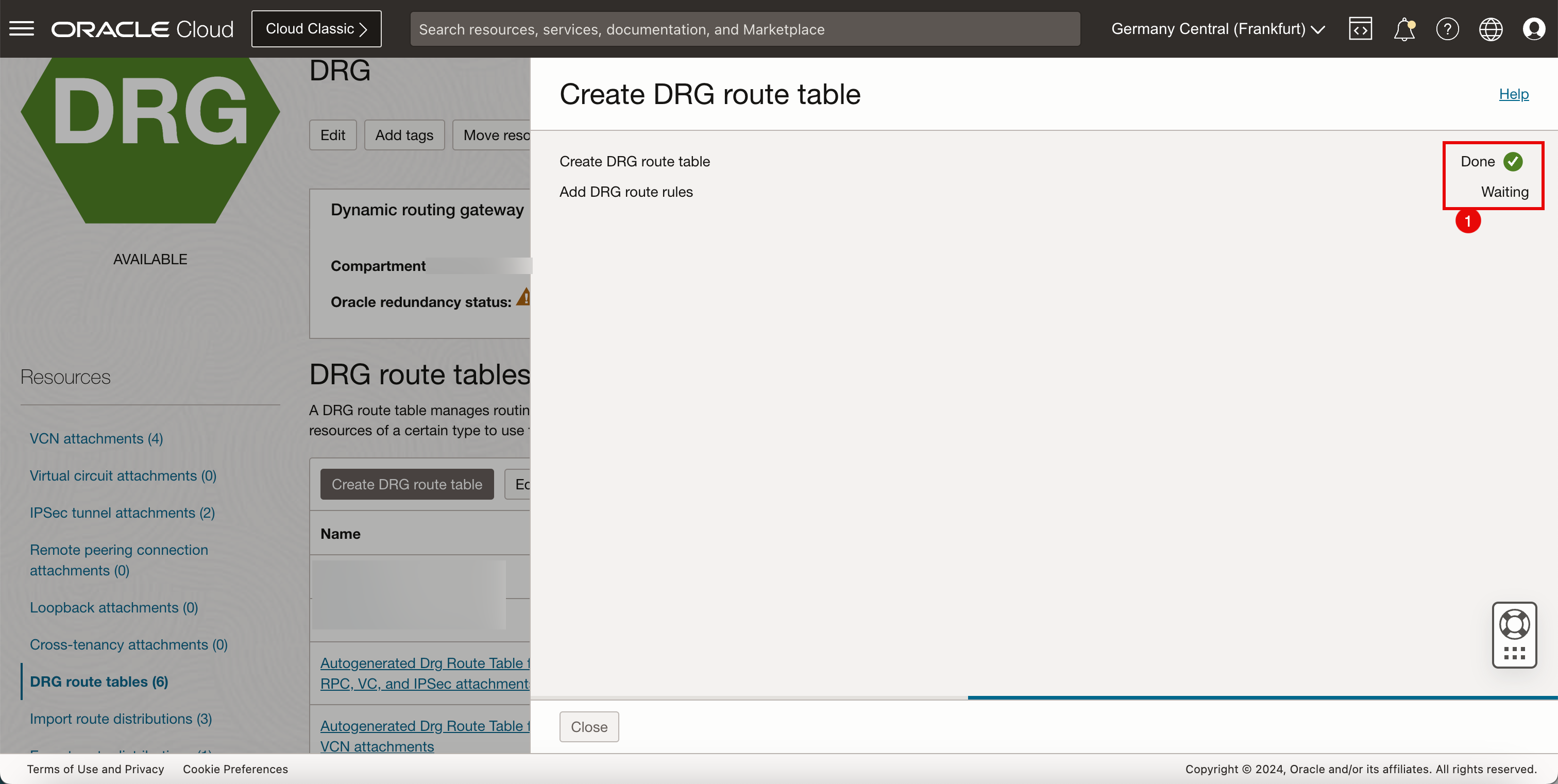

Después de unos minutos, se creará la tabla de rutas.

- Observe que se crea la nueva tabla de rutas de DRG (

DRG_RT_IPSEC_VC_1).

- Observe que se crea la nueva tabla de rutas de DRG (

-

La siguiente imagen ilustra la representación visual de lo que hemos creado hasta ahora.

-

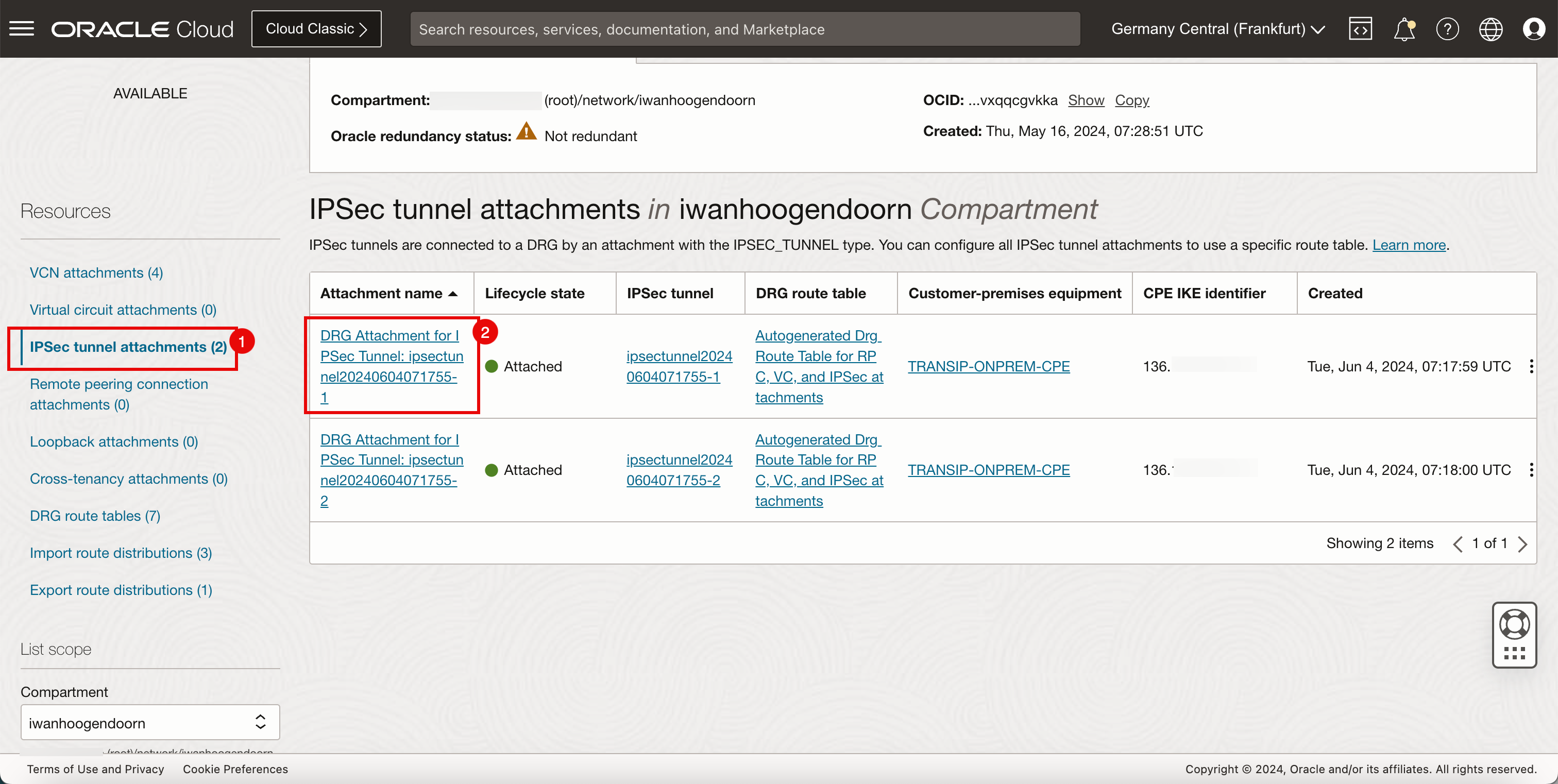

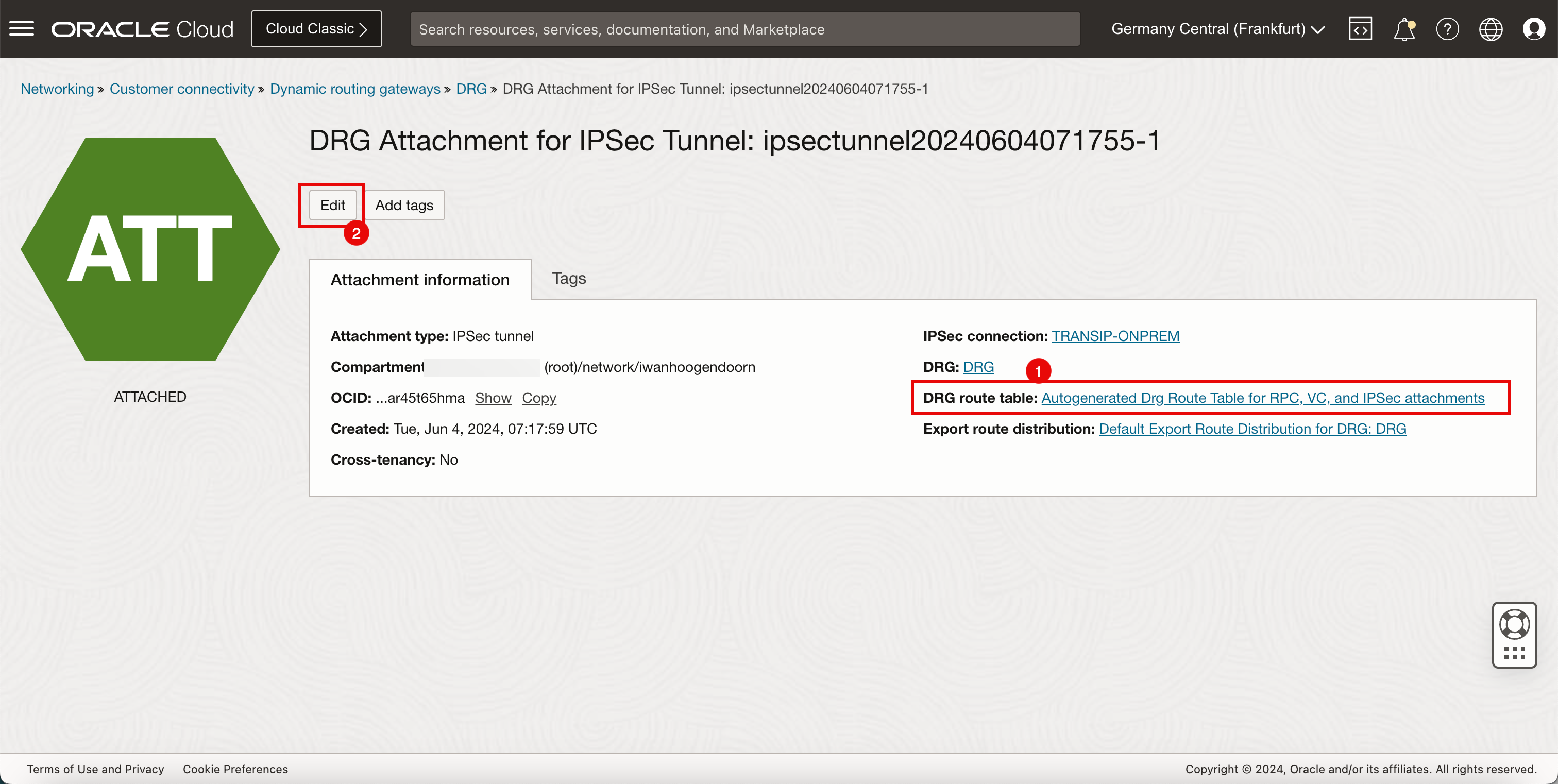

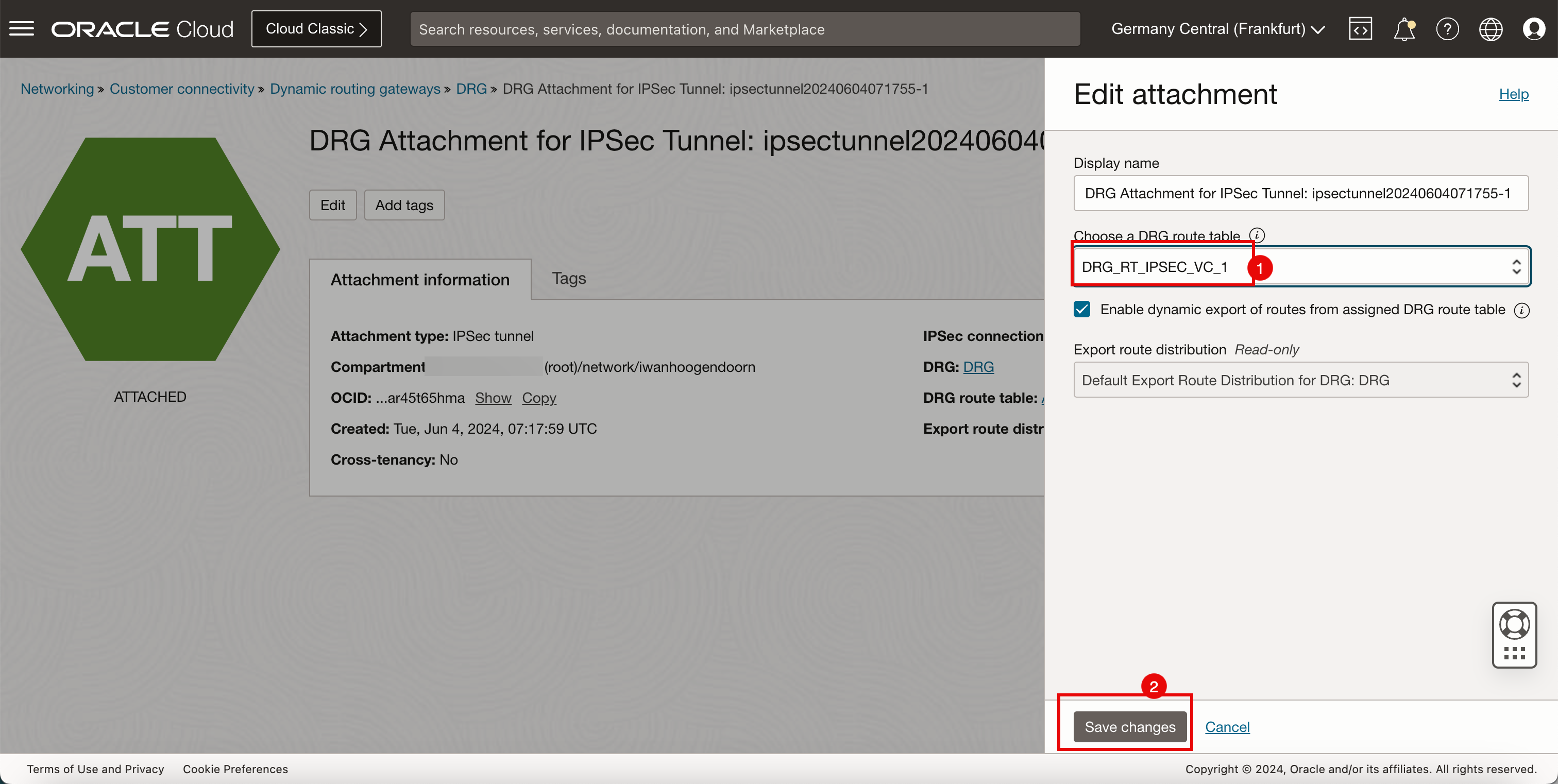

Necesitamos asociar/asociar/enlazar la tabla de rutas a las asociaciones de túnel IPSec de DRG.

Nota: Esta tabla de rutas de DRG (

DRG_RT_IPSEC_VC_1) y la asociación de tabla de rutas se asegurarán de que todas las redes de los radios sean accesibles desde entornos locales. También es una forma de controlar el enrutamiento y solo permitir el enrutamiento a los radios a los que desea poder enrutar.- Haga clic en IPSec asociaciones de túnel.

- Haga clic en el primer archivo adjunto.

- Observe que la asociación IPSec está utilizando la tabla de rutas de DRG por defecto generada automáticamente.

- Haga clic en Editar.

- Seleccione la tabla de rutas de DRG creada anteriormente (

DRG_RT_IPSEC_VC_1). - Haga clic en Guardar cambios.

- Observe que hay una nueva tabla de rutas de DRG activa en la asociación IPSec del primer túnel IPSec.

- Haga clic en DRG para volver a la página de detalles de DRG.

-

La siguiente imagen ilustra la representación visual de lo que hemos creado hasta ahora.

Nota: No actualizaremos la tabla de rutas de DRG en la segunda asociación de túnel IPSec, ya que no utilizaremos el segundo túnel en este tutorial.

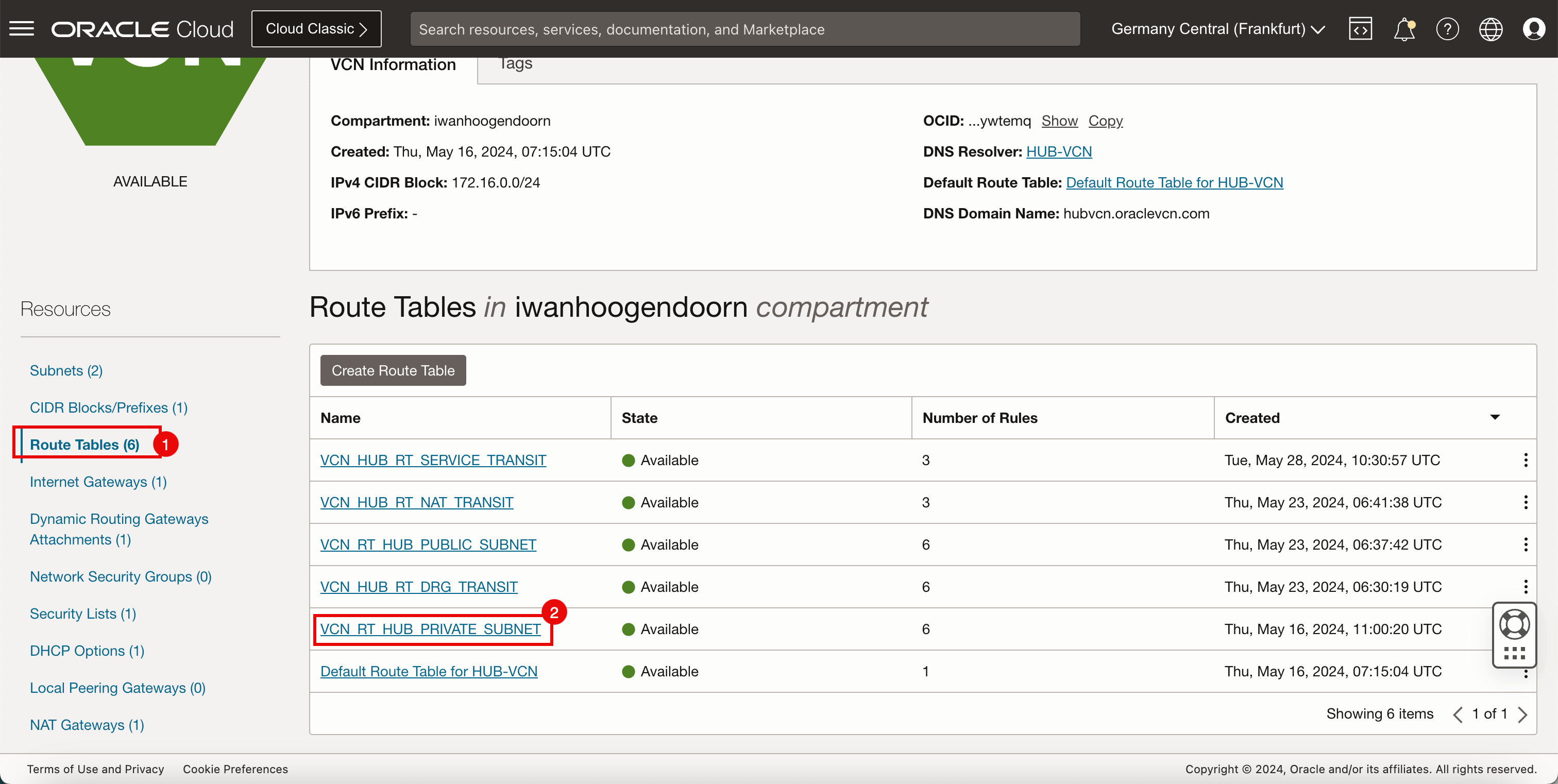

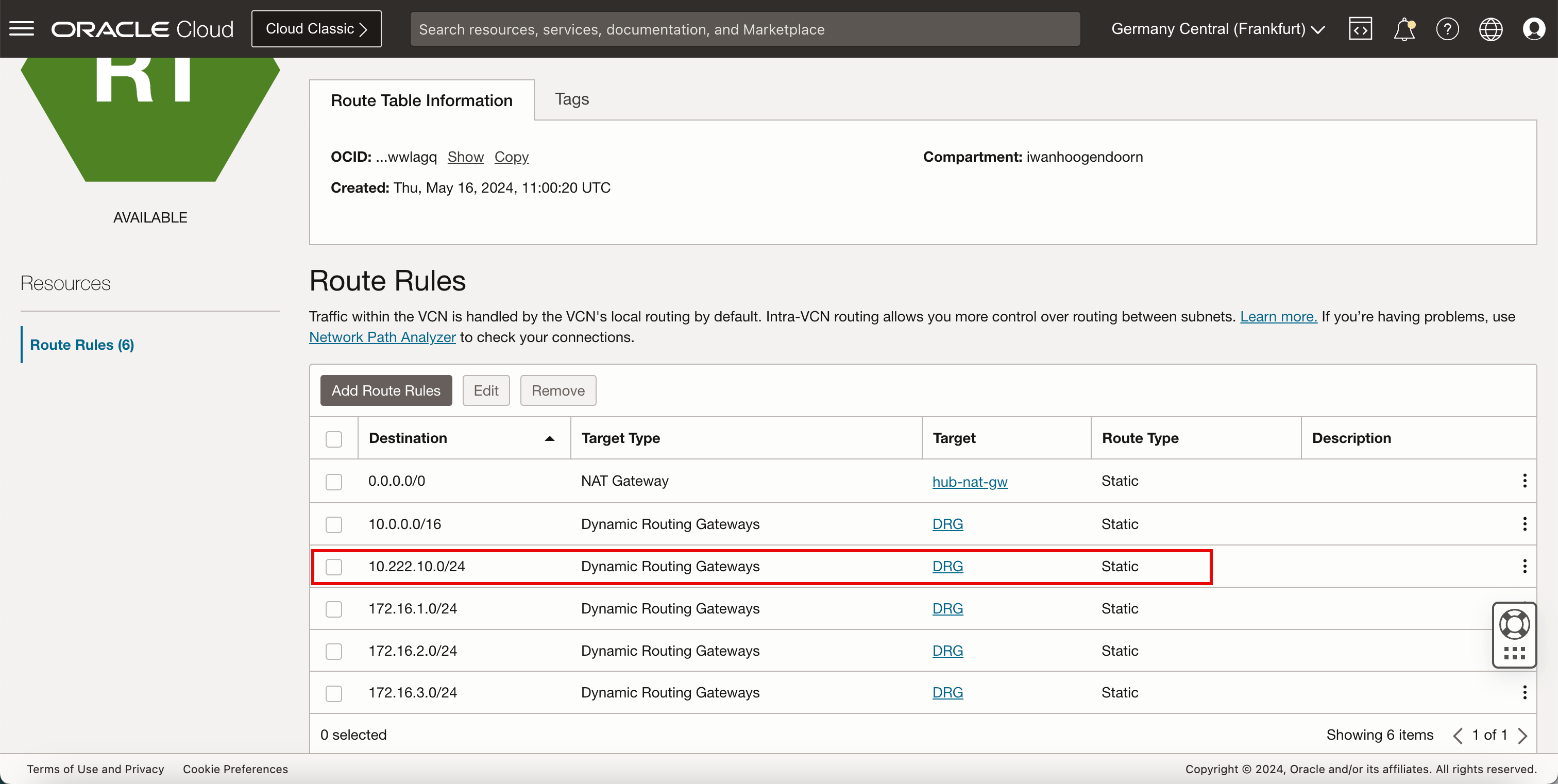

Tarea 4.3: Actualización de la tabla de rutas de subred privada de la VCN del hub

La última tabla de rutas que se actualizará es la tabla de rutas de VCN asociada a la subred privada en la VCN de hub.

-

Actualice la tabla de rutas (

VCN_RT_HUB_PRIVATE_SUBNET) en la VCN de hub.Agregue la red local a la tabla (

VCN_RT_HUB_PRIVATE_SUBNET).Destino Tipo de Destino Objetivo Tipo de ruta 0.0.0.0/0 Gateway de NAT hub-nat-gw Estático 172.16.1.0/24 Gateway de ruta dinámica DRG Estático 172.16.2.0/24 Gateway de ruta dinámica DRG Estático 172.16.3.0/24 Gateway de ruta dinámica DRG Estático 10.222.10.0/24 Gateway de ruta dinámica DRG Estático Nota: Esta tabla de rutas de VCN (

VCN_RT_HUB_PRIVATE_SUBNET) enrutará el tráfico destinado a los radios y la red IPSec local al firewall. El tráfico destinado a Internet (todo el tráfico distinto de las redes radiales) al gateway de NAT también se enrutará mediante esta tabla de rutas. -

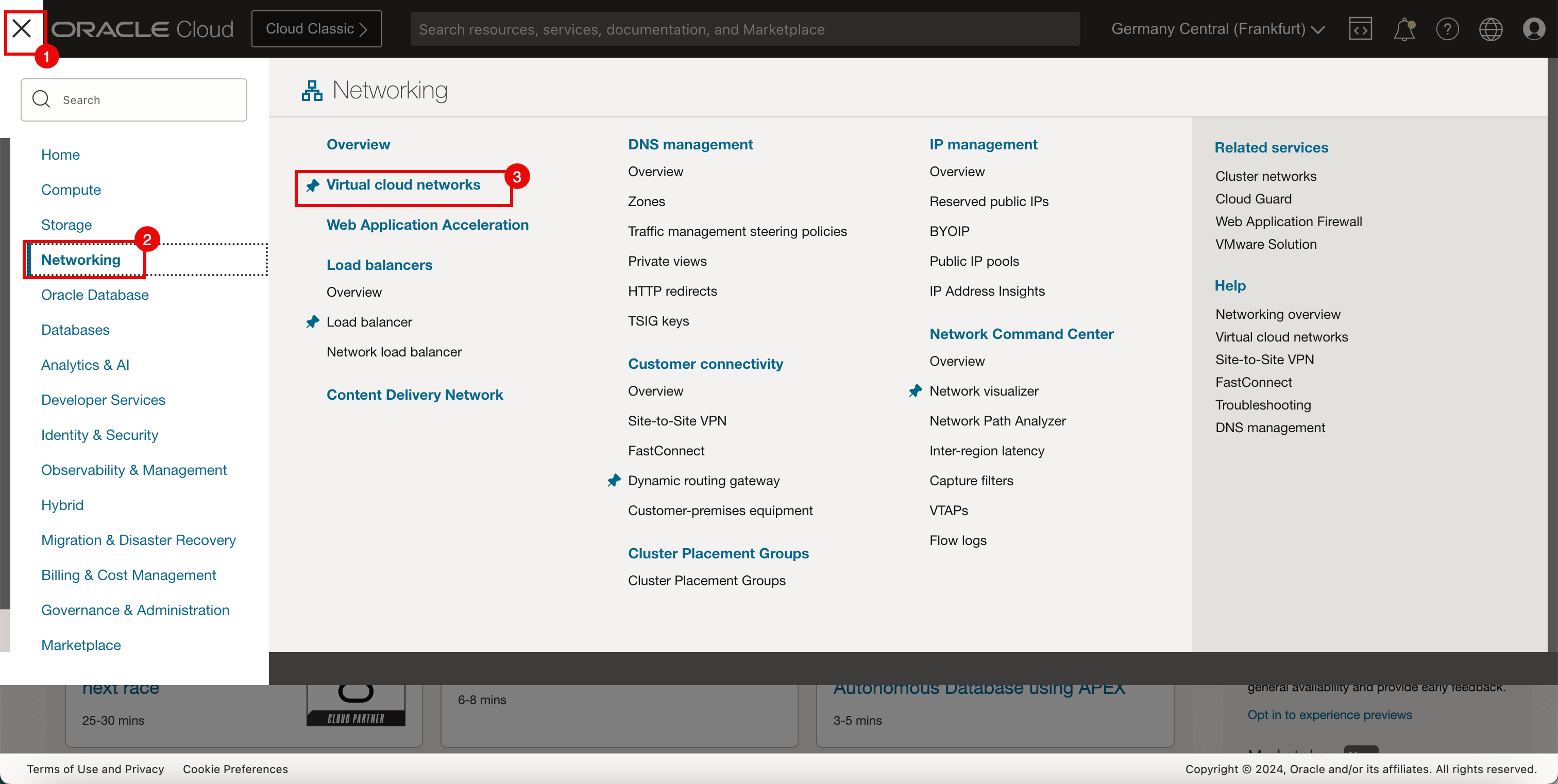

Vaya a la consola de OCI.

- Haga clic en el menú de hamburguesa (≡) en la esquina superior izquierda.

- Haga clic en Redes.

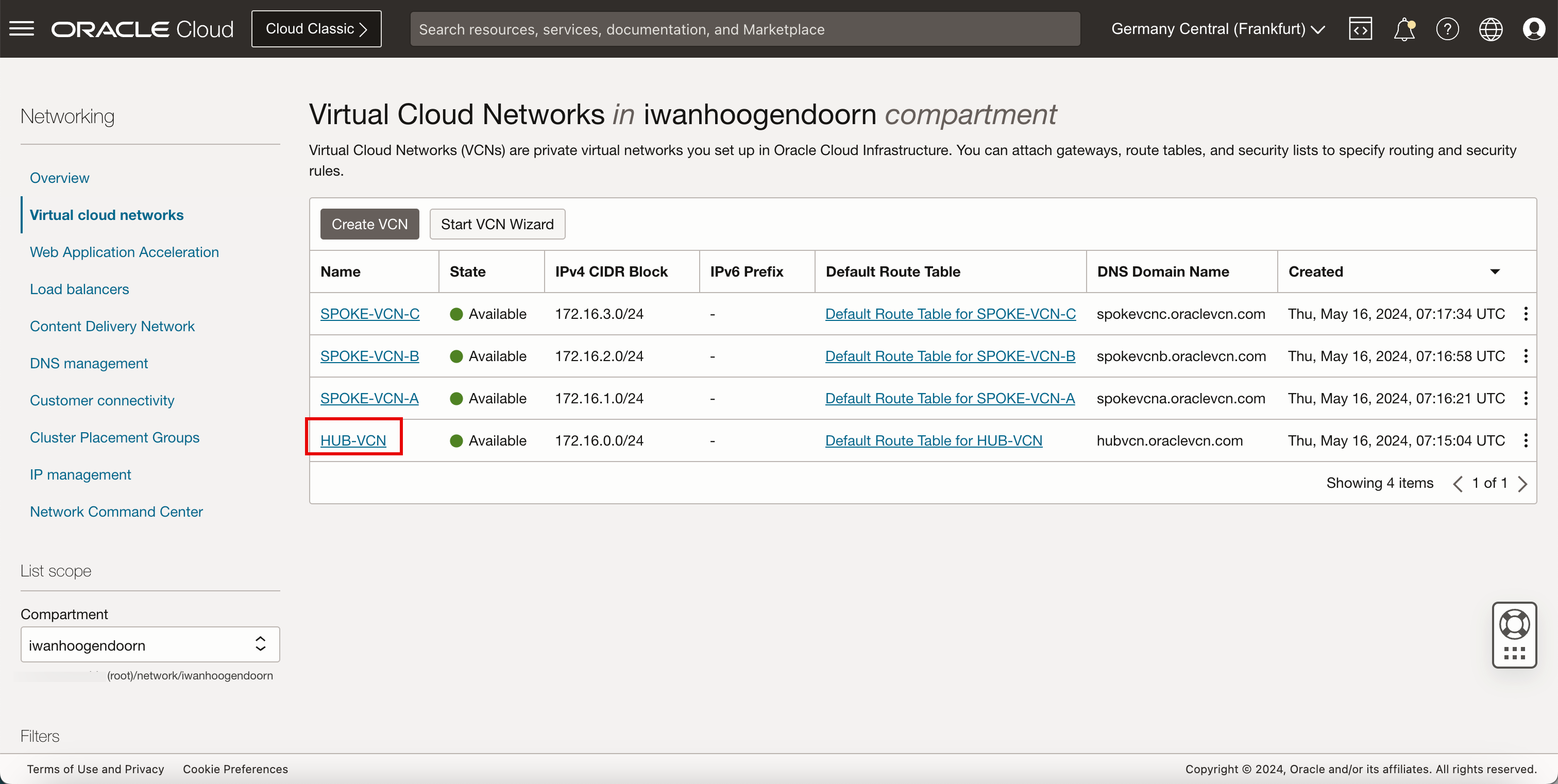

- Haga clic en Redes virtuales en la nube.

-

Haga clic en la VCN de hub.

- Haga clic en Tablas de rutas.

- Haga clic en la tabla de rutas

VCN_RT_HUB_PRIVATE_SUBNET.

-

Ya he agregado la nueva regla de ruta, así que asegúrese de agregarla. Cuando se agrega correctamente en la regla de ruta, debería tener este aspecto.

-

La siguiente imagen ilustra la representación visual de lo que hemos creado hasta ahora.

Tarea 5: Creación de una VPN de sitio a sitio local mediante pfSense

Hemos configurado el lado de OCI del túnel IPSec. Vamos a configurar el lado local. Estamos utilizando un firewall pfSense como punto final de terminación IPSec.

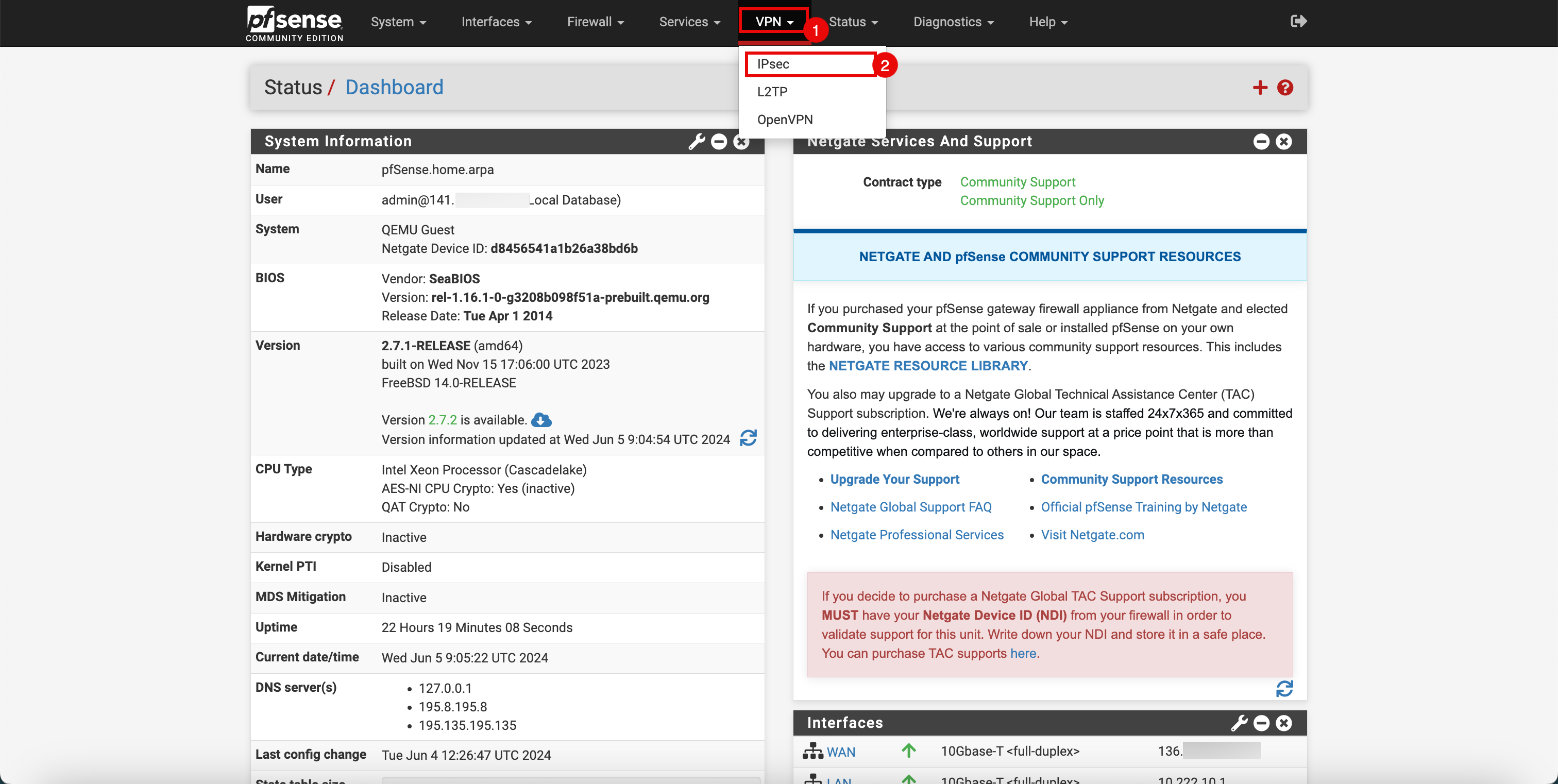

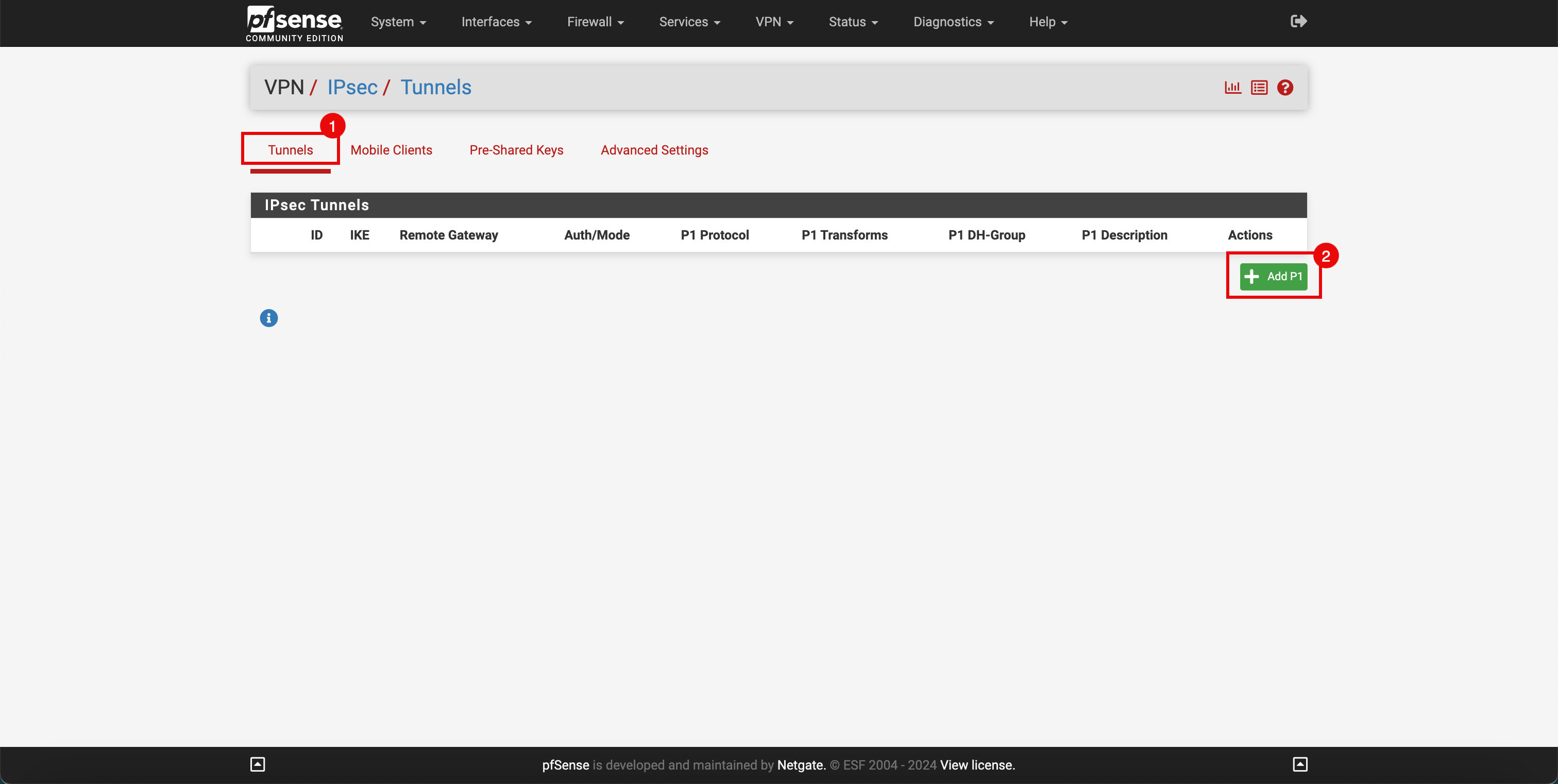

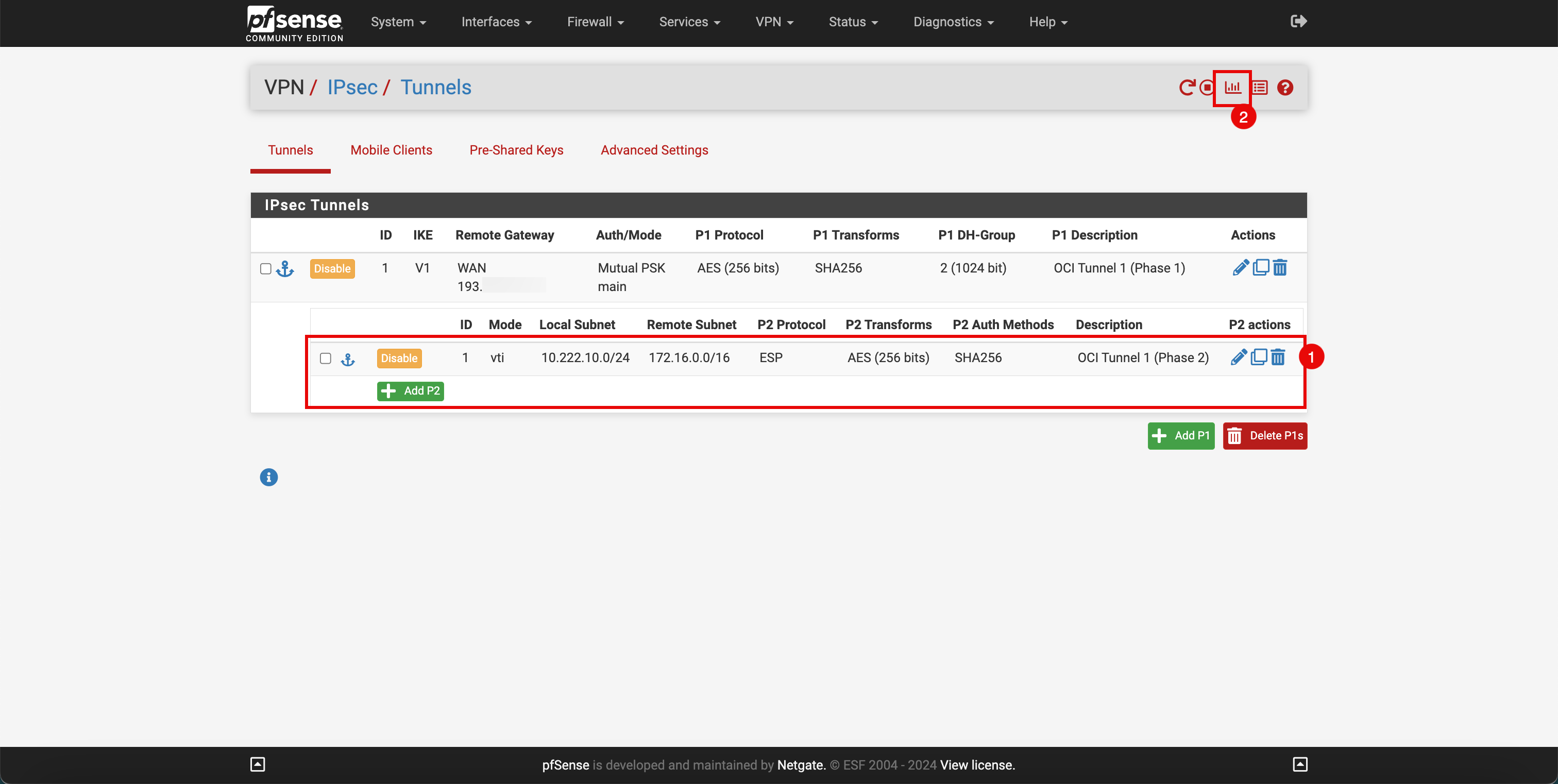

Tarea 5.1: Creación del túnel IPSec (Fase 1 ISAKMP)

-

Vaya al portal pfSense.

- Haga clic en el menú desplegable VPN.

- Haga clic en IPSec.

- Haga clic en Túneles.

- Haga clic en + Agregar P1.

- Introduzca una Descripción.

- En Versión de intercambio de claves, seleccione IKEv1.

- En Protocolo de Internet, seleccione IPv4.

- En Interfaz, seleccione WAN.

- En Gateway remoto, introduzca la dirección IP pública, que se puede recuperar de la consola de OCI. Vaya a Networking, Customer Connectivity, VPN de sitio a sitio y haga clic en VPN.

- Desplazar hacia abajo.

-

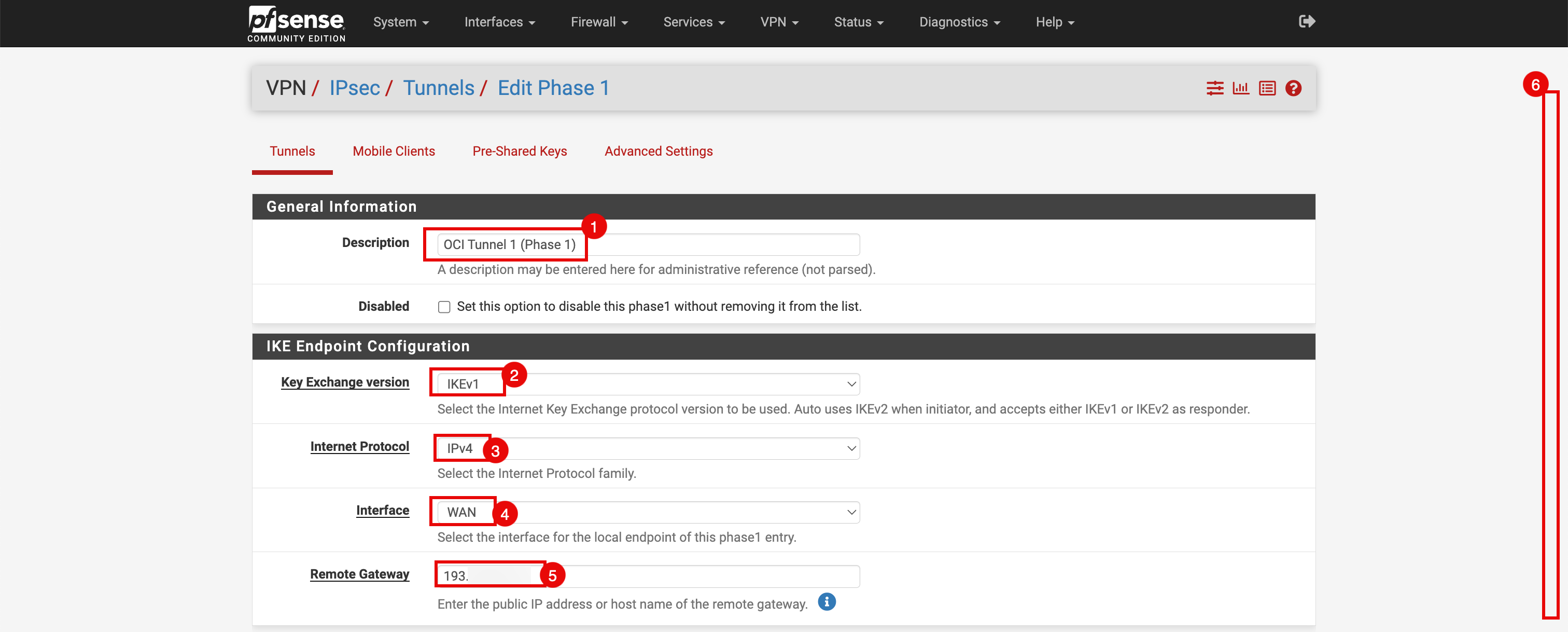

En la sección Propuesta de fase 1, introduzca la siguiente información.

- En Método de autenticación, seleccione PSK múltiple.

- En Modo de negociación, seleccione Principal.

- En Mi identificador, seleccione Dirección IP e introduzca la dirección IP pública local de la ubicación local recuperada en la tarea 3.

- En Identificador de peer, seleccione Dirección IP e introduzca la dirección IP pública remota del lado de OCI.

- Introduzca la clave secreta compartida anterior recuperada en la tarea 3.

- Configure el algoritmo de cifrado:

- Algoritmo: seleccione AES.

- Longitud de clave: seleccione256 bits.

- Hash: seleccione SHA256.

- Grupo de DH: seleccione 2 (1024 bits). - Desplácese hacia abajo.

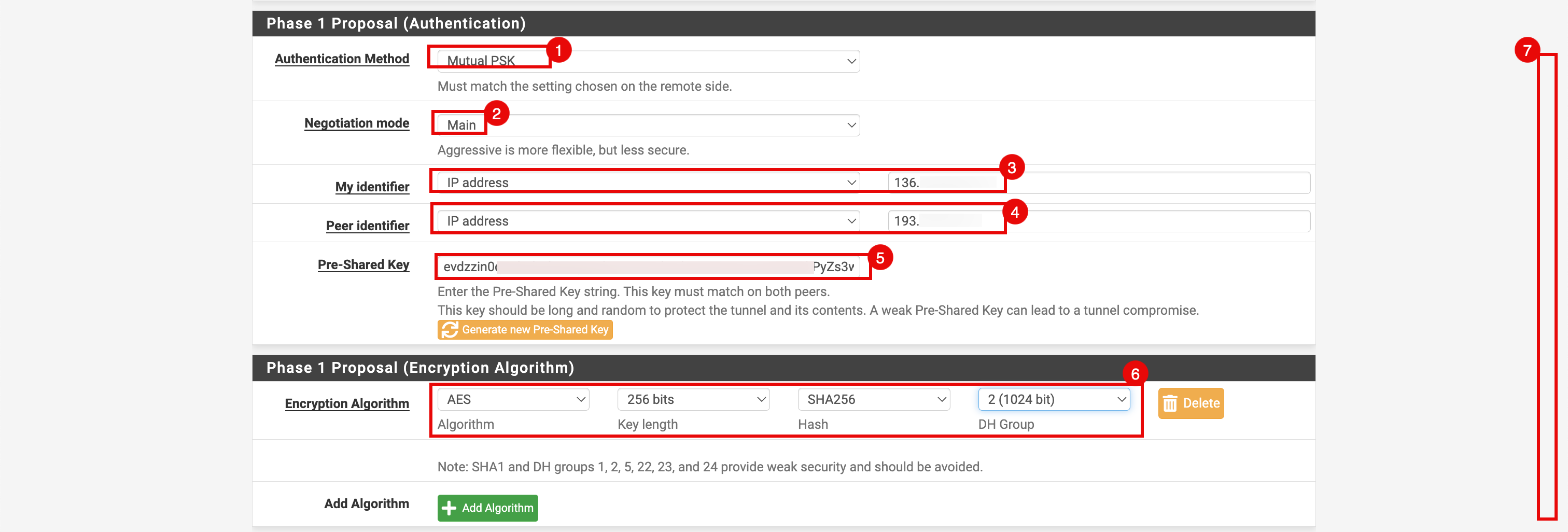

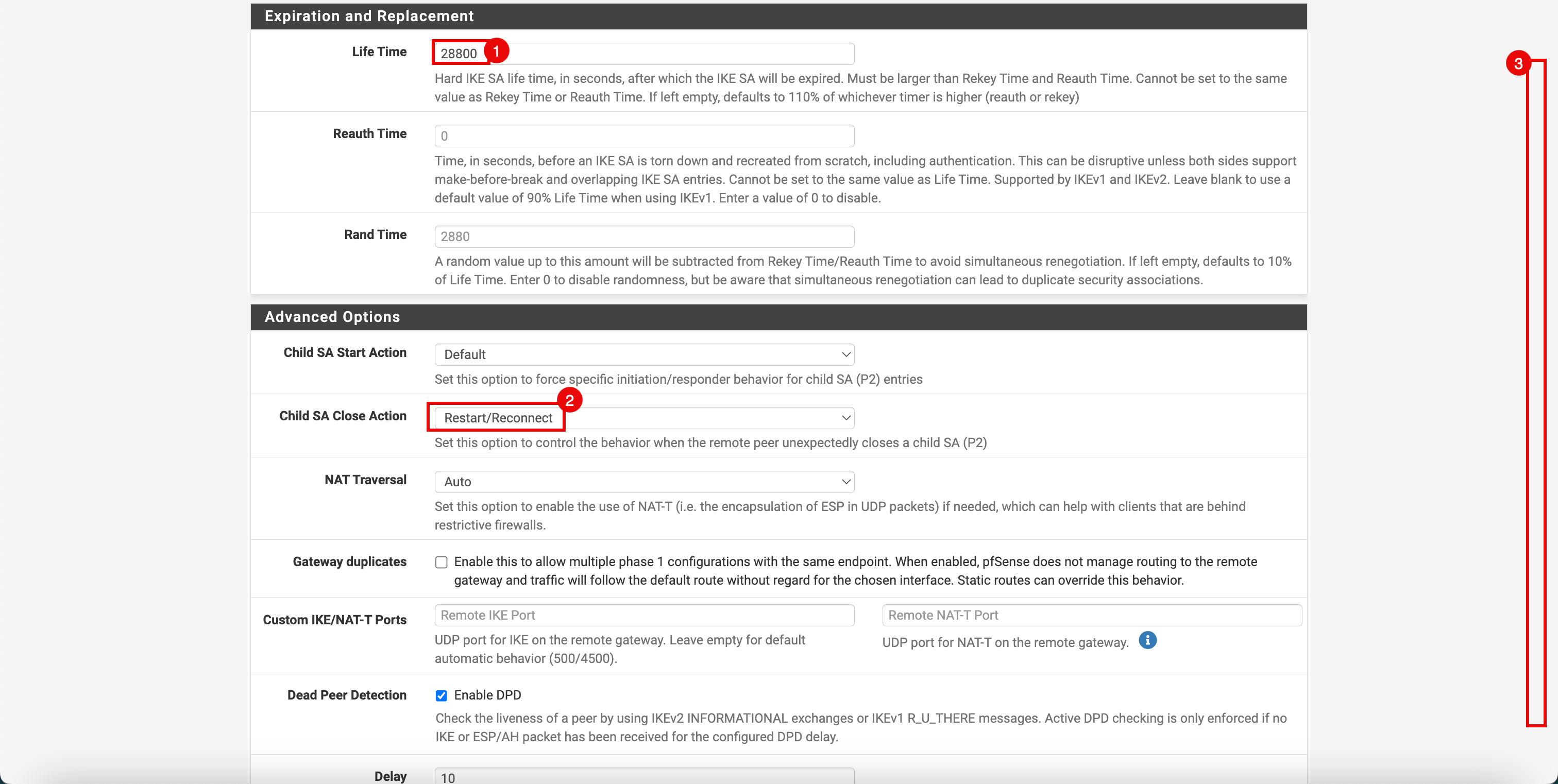

- En Life Time, introduzca

28800segundos. - En Acción de cierre de AS secundario, seleccione Reiniciar/Volver a conectar.

- Desplazar hacia Abajo.

-

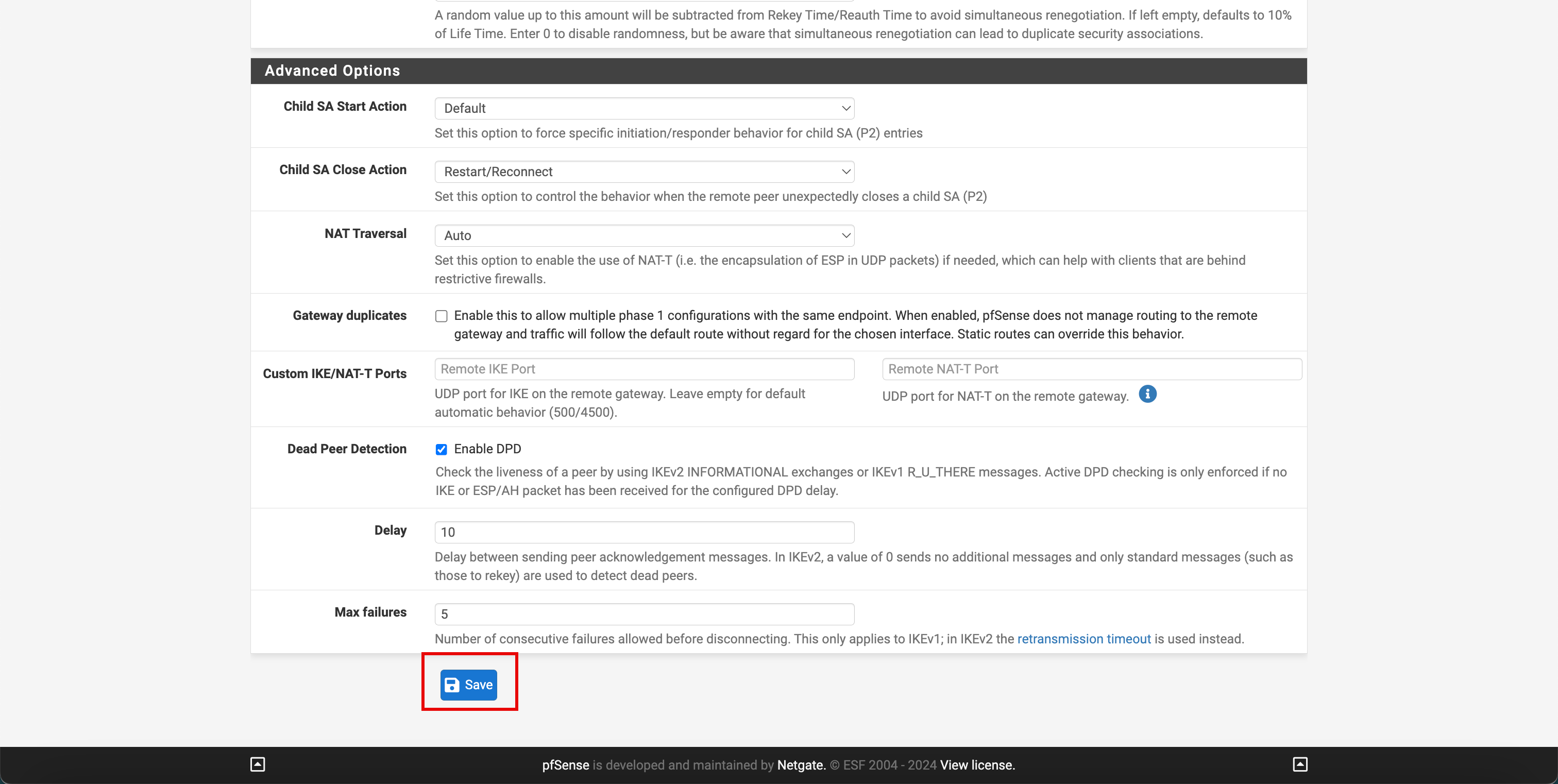

Haga clic en Guardar.

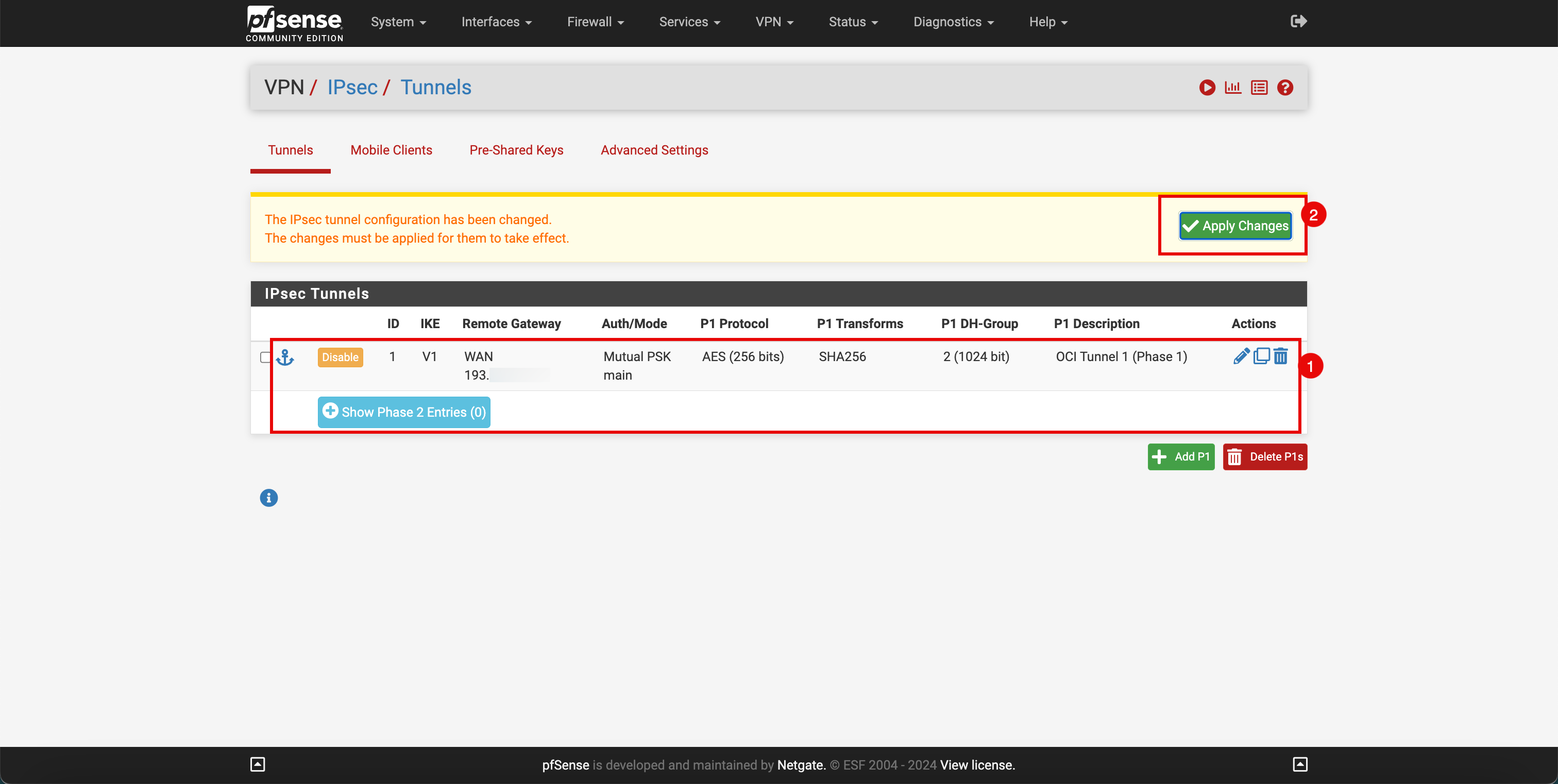

- Observe que se ha configurado la configuración de fase 1 IPSec.

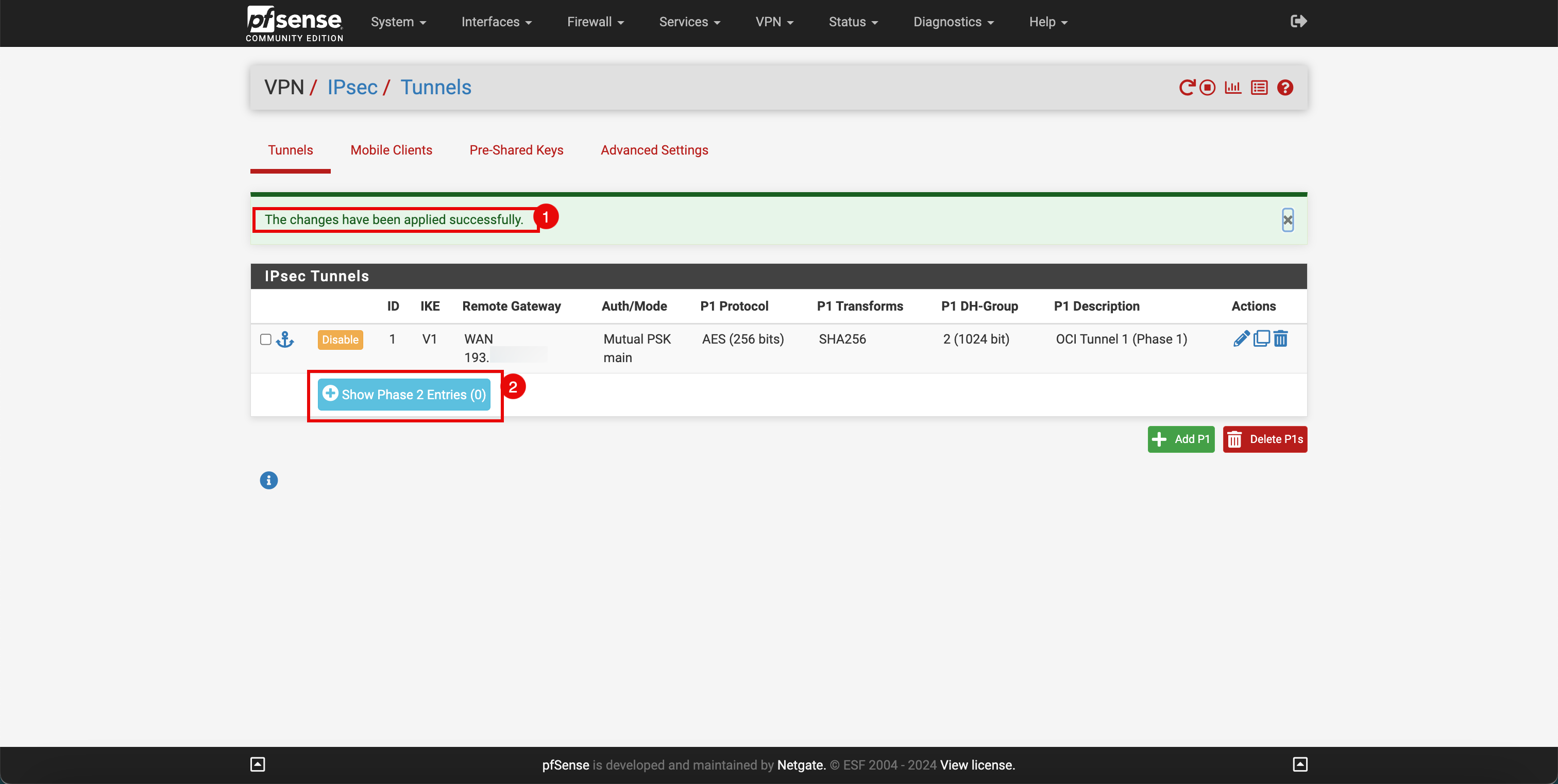

- Haga clic en Aplicar cambios para validar los cambios.

- Observe que los cambios se han aplicado correctamente.

- Haga clic en Mostrar entradas de fase 2.

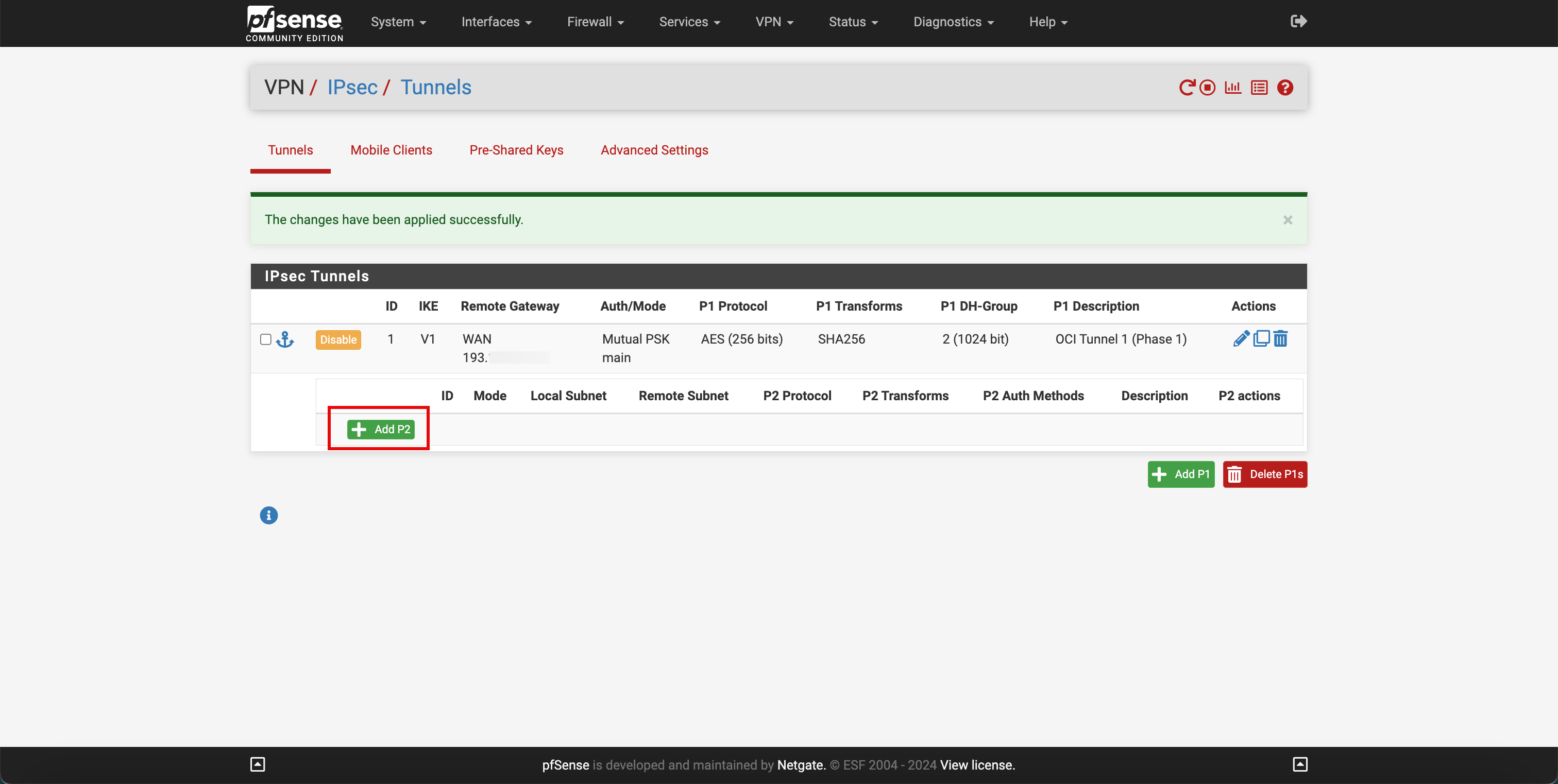

Tarea 5.2: Creación del túnel IPSec (fase 2 IPSec)

-

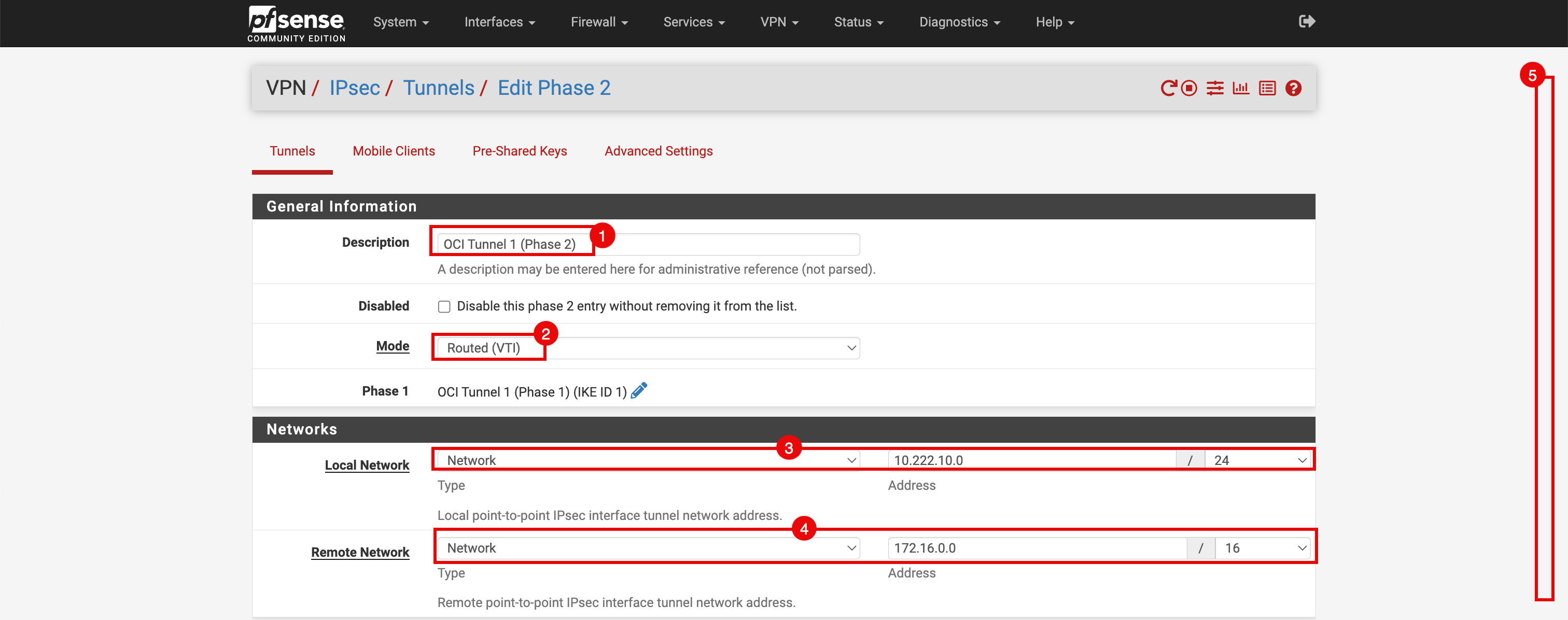

Haga clic en + Agregar P2.

- Introduzca una Descripción.

- En Modo, seleccione Enrutado (VTI).

- Seleccione la red local (local).

- Seleccione la red remota (OCI).

- Desplazar hacia abajo.

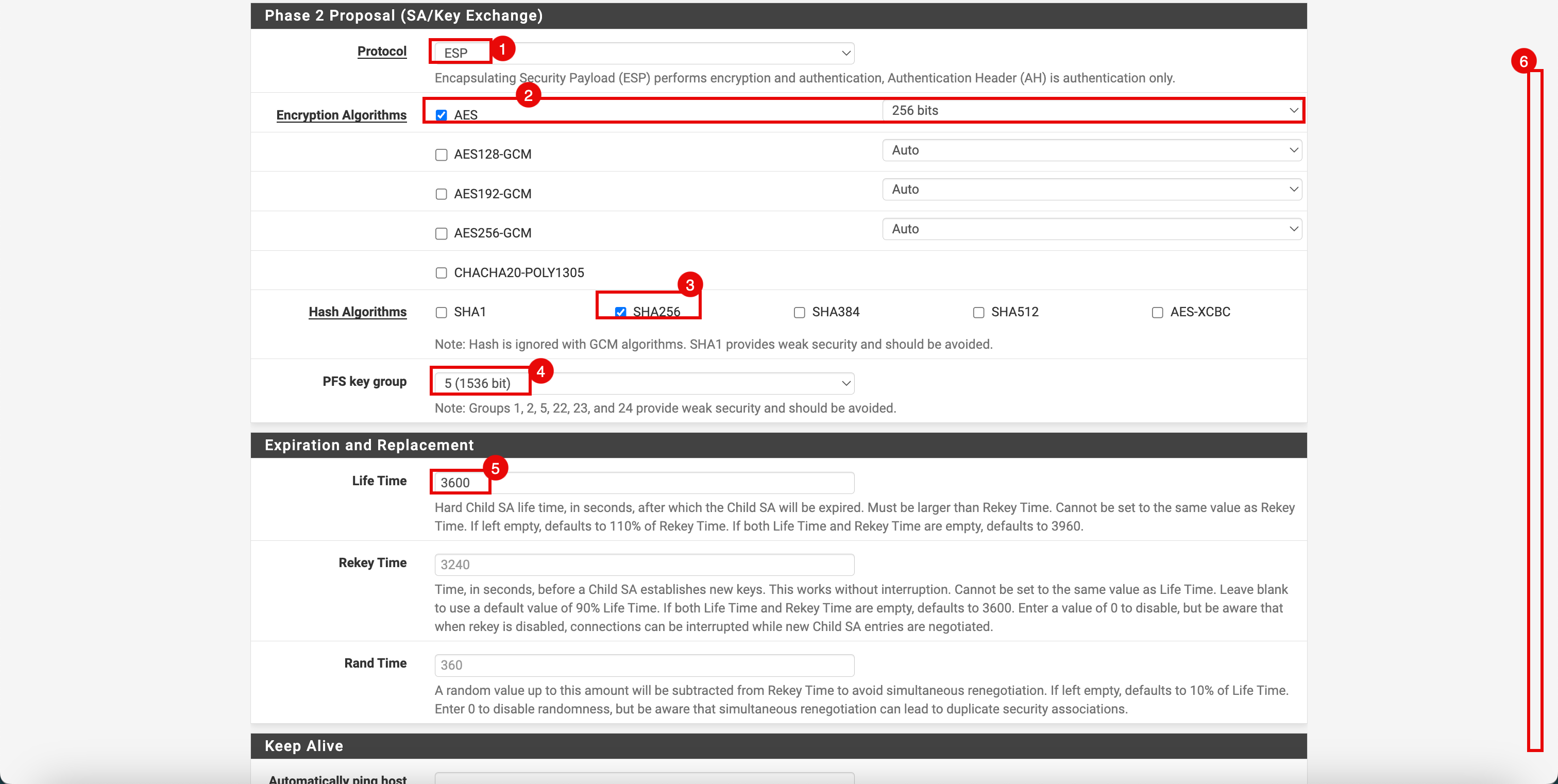

- En Protocolo, seleccione ESP.

- En Algoritmo de cifrado, seleccione Bits de AES 256.

- En Algoritmo hash, seleccione SHA256.

- En Grupo de claves PFS, seleccione 5 (1536 bits).

- En Life Time, introduzca 3600 segundos.

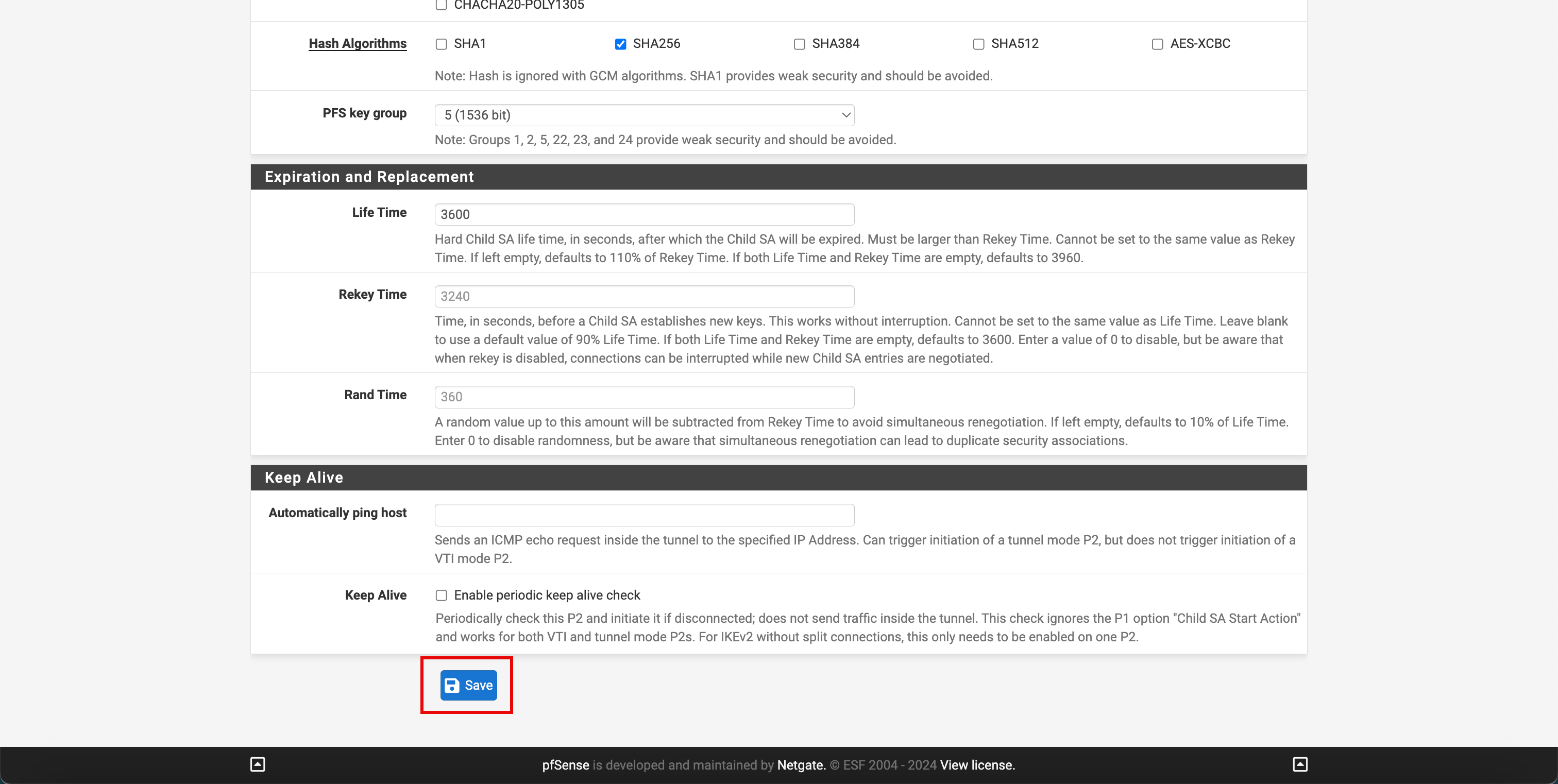

- Desplazar hacia abajo.

-

Haga clic en Guardar.

- Observe que se ha configurado la configuración de fase 1 IPSec.

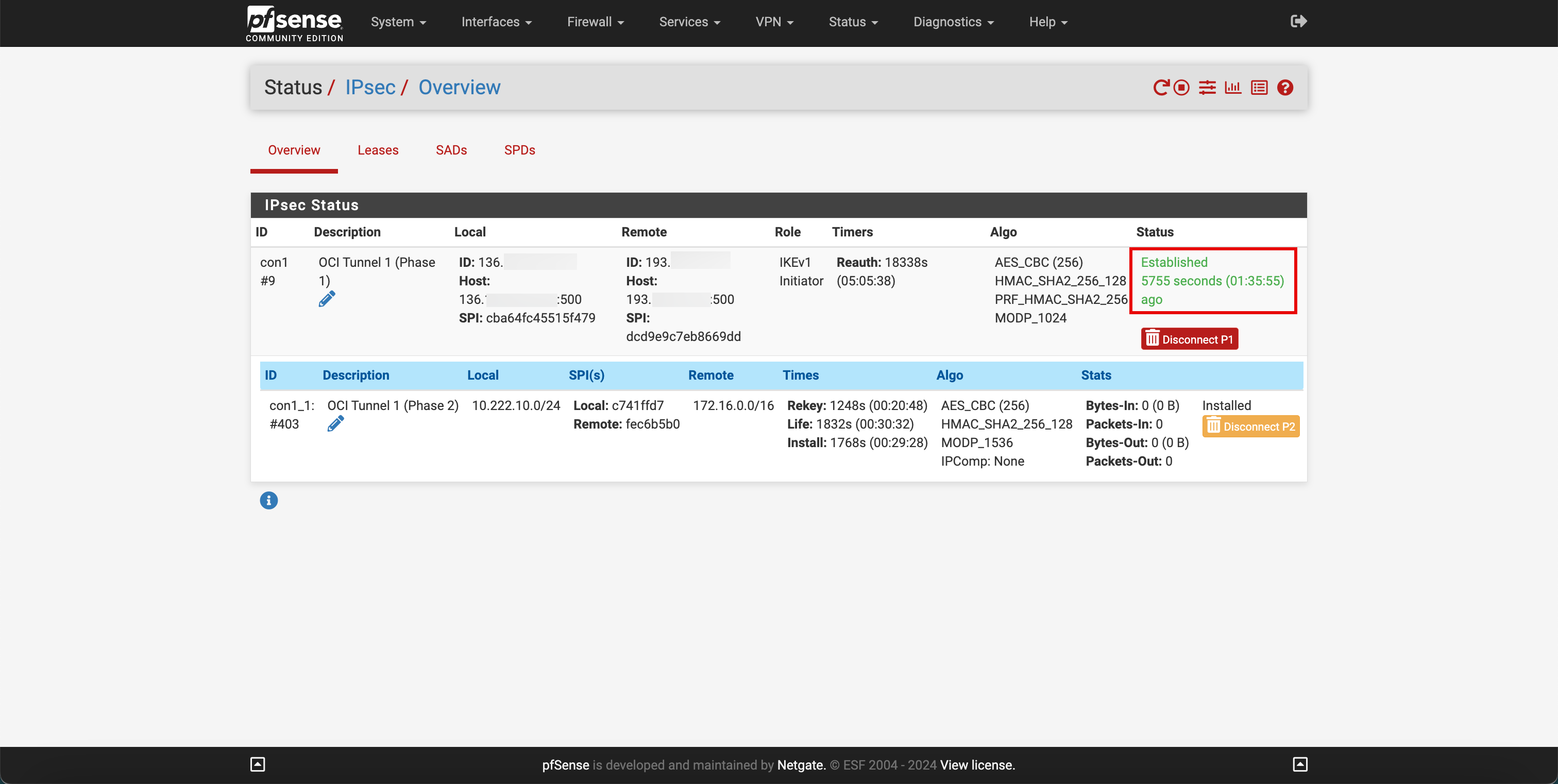

- Haga clic en las estadísticas.

-

Observe que el estado es Establecido.

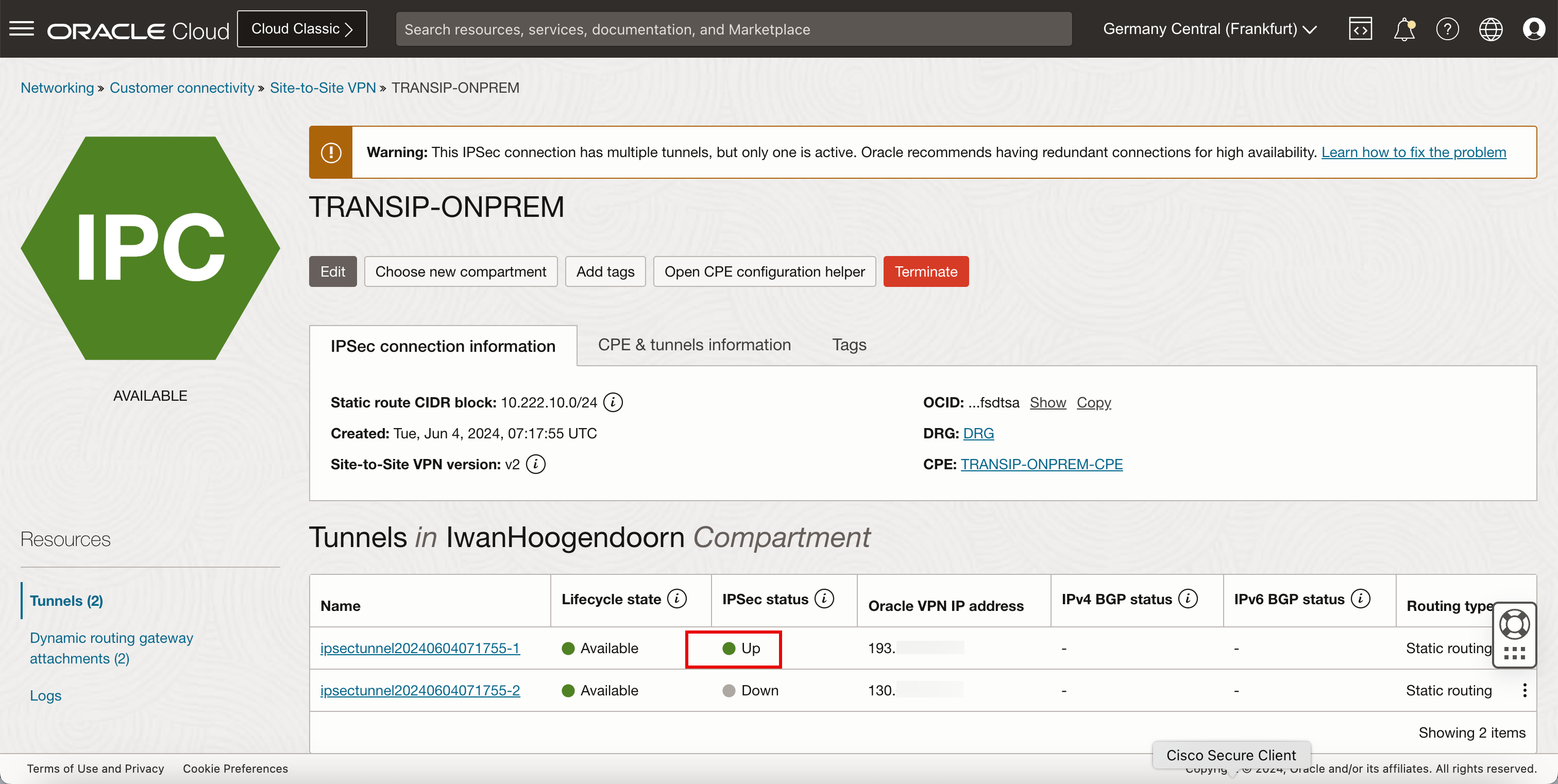

-

Vamos a verificar el estado del túnel en OCI. Vaya a la consola de OCI, vaya a Networking, Customer Connectivity, VPN de sitio a sitio y haga clic en la VPN. Observe que el estado IPSec del primer túnel es Activo.

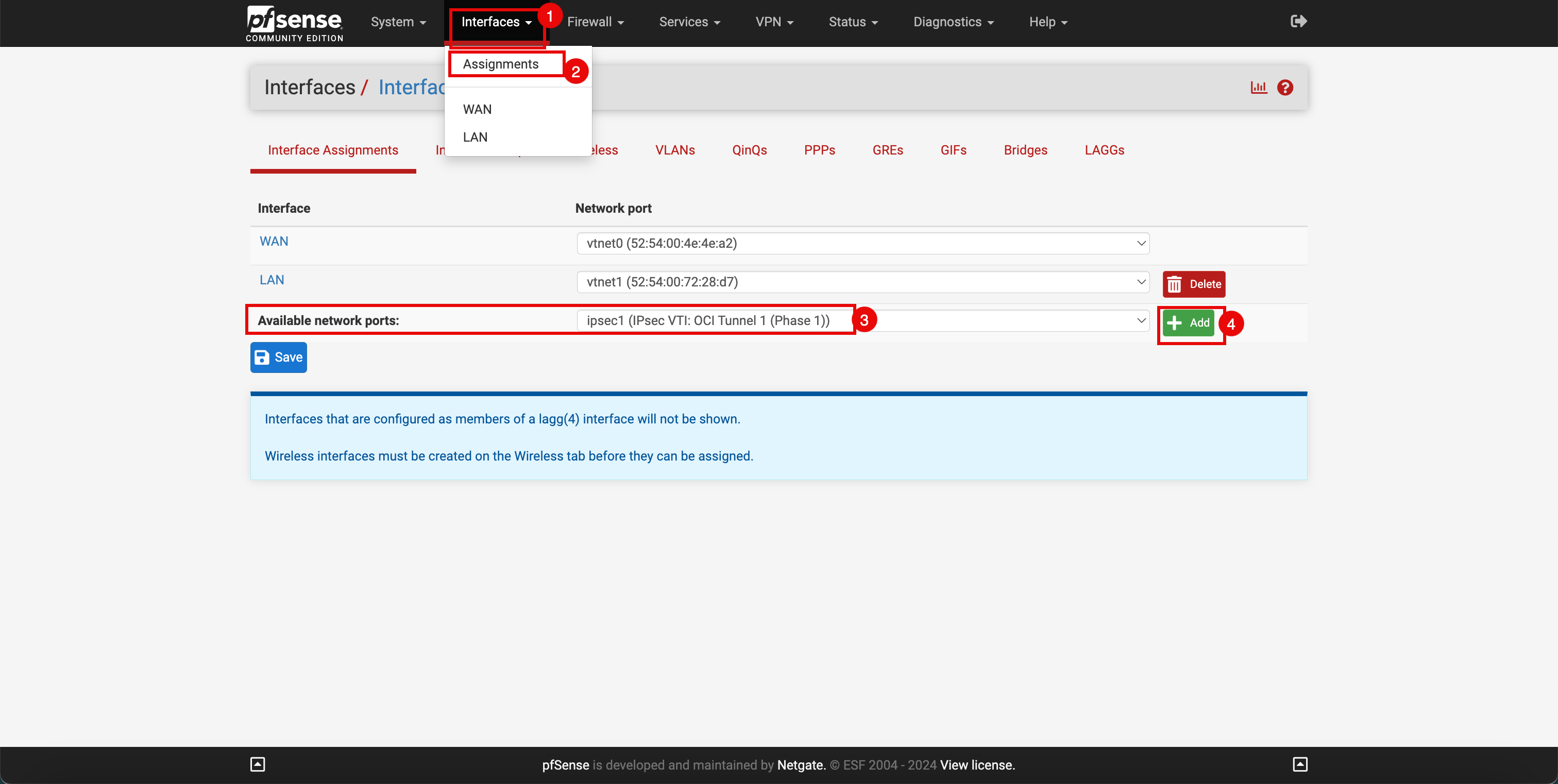

Tarea 5.3: Activación de la interfaz de túnel

-

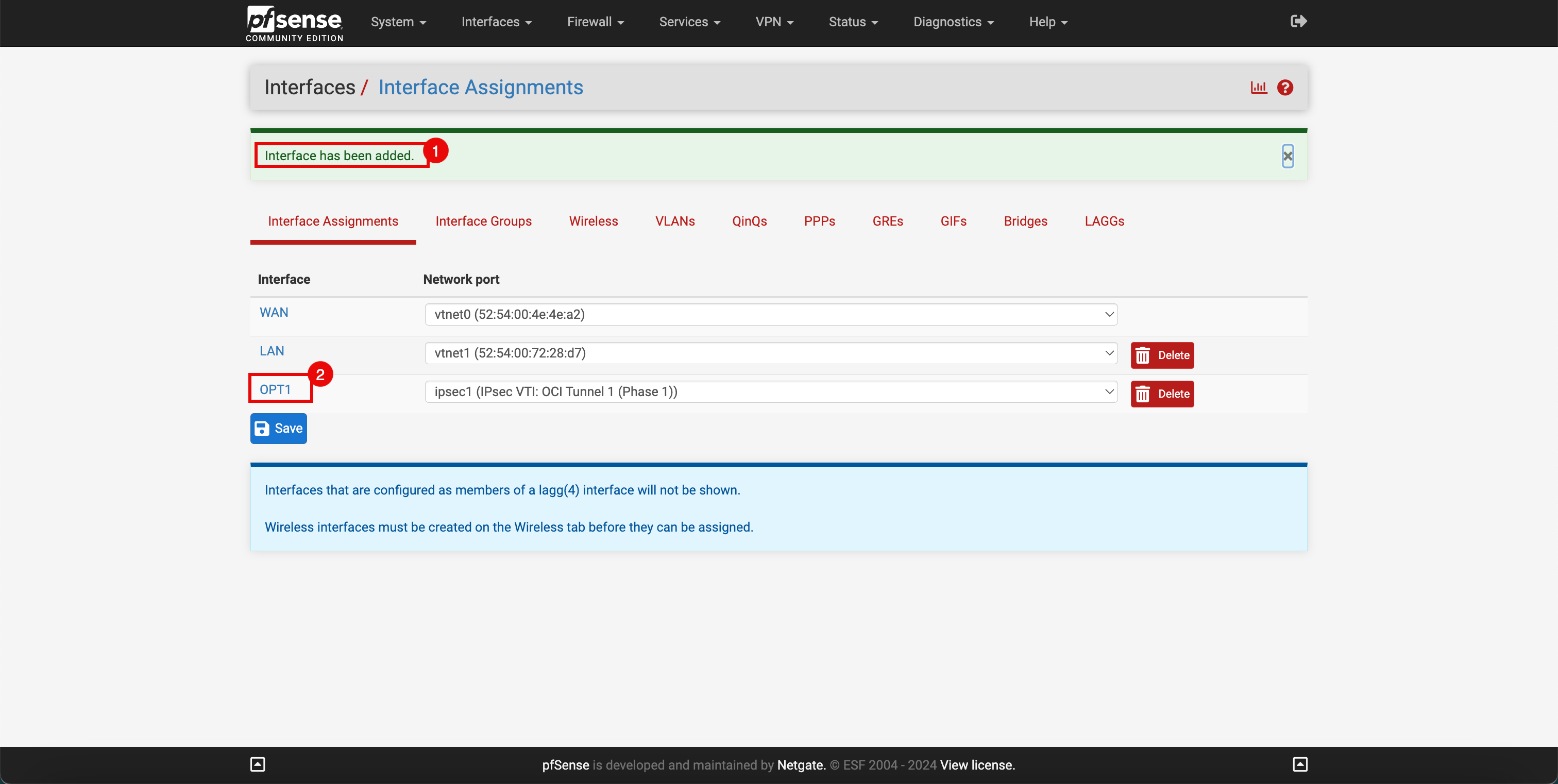

Necesitamos activar las interfaces de túnel en el lado local. Vaya al Portal pfSense.

- Haga clic en el menú desplegable Interfaces.

- Haga clic en Asignaciones.

- Tenga en cuenta que hay una nueva interfaz de VTI disponible.

- Haga clic en + Agregar para agregar la interfaz.

- Tenga en cuenta que la interfaz se ha agregado.

- Haga clic en la interfaz de túnel agregada (

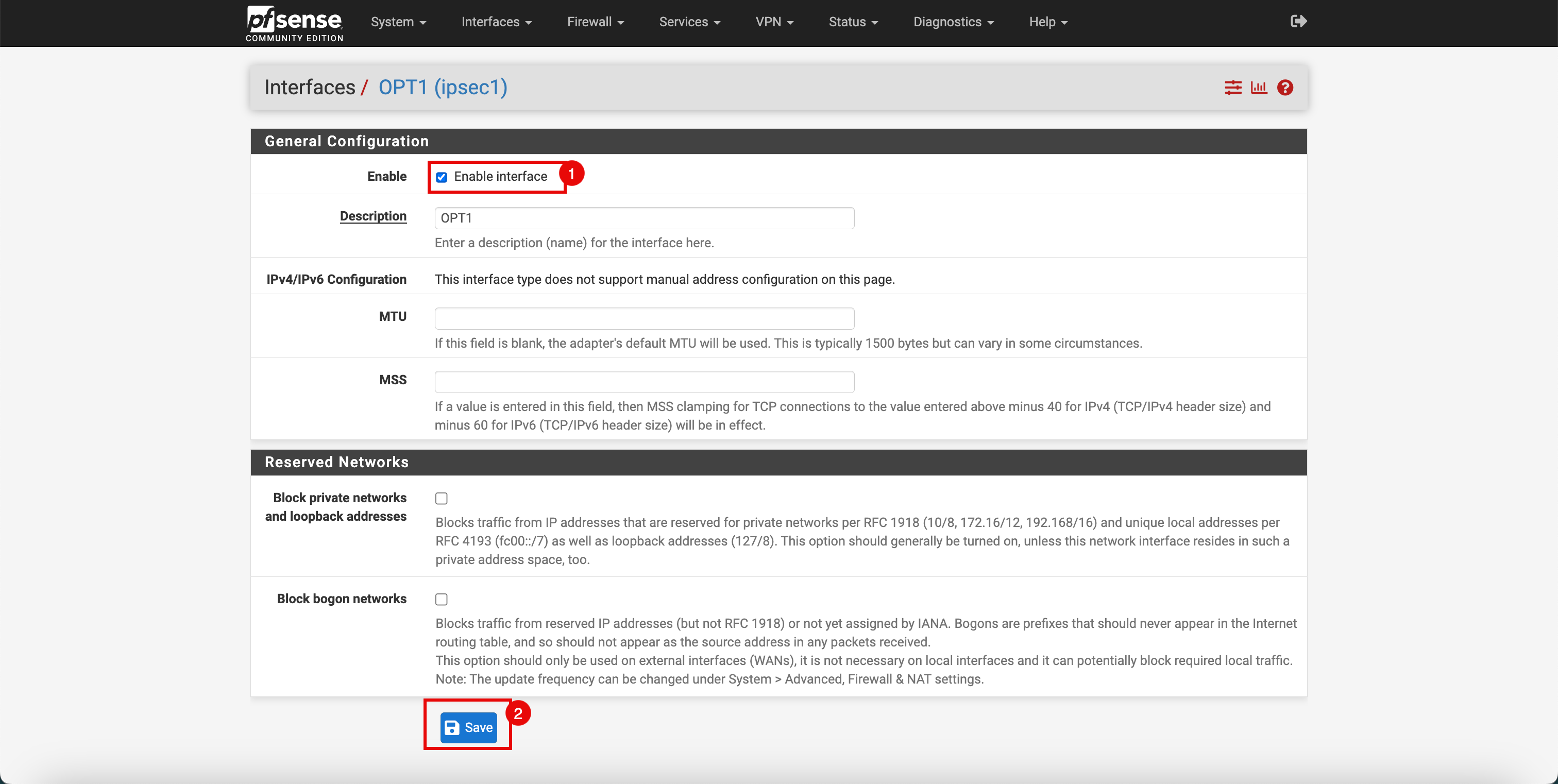

OPT1).

- Seleccione Activar interfaz para activar la interfaz.

- Haga clic en Guardar.

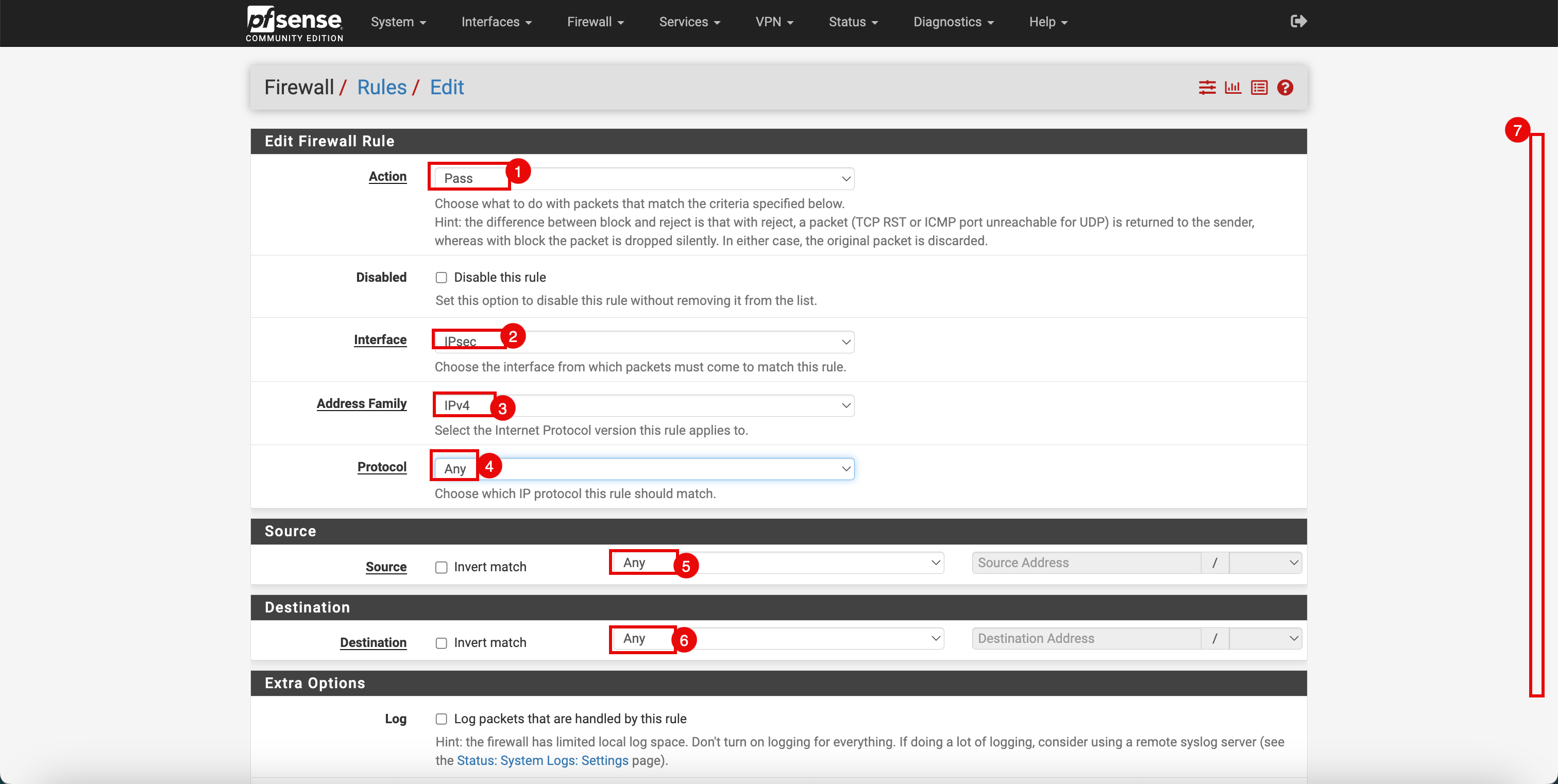

Tarea 5.4: Abrir las reglas del firewall para IPSec

-

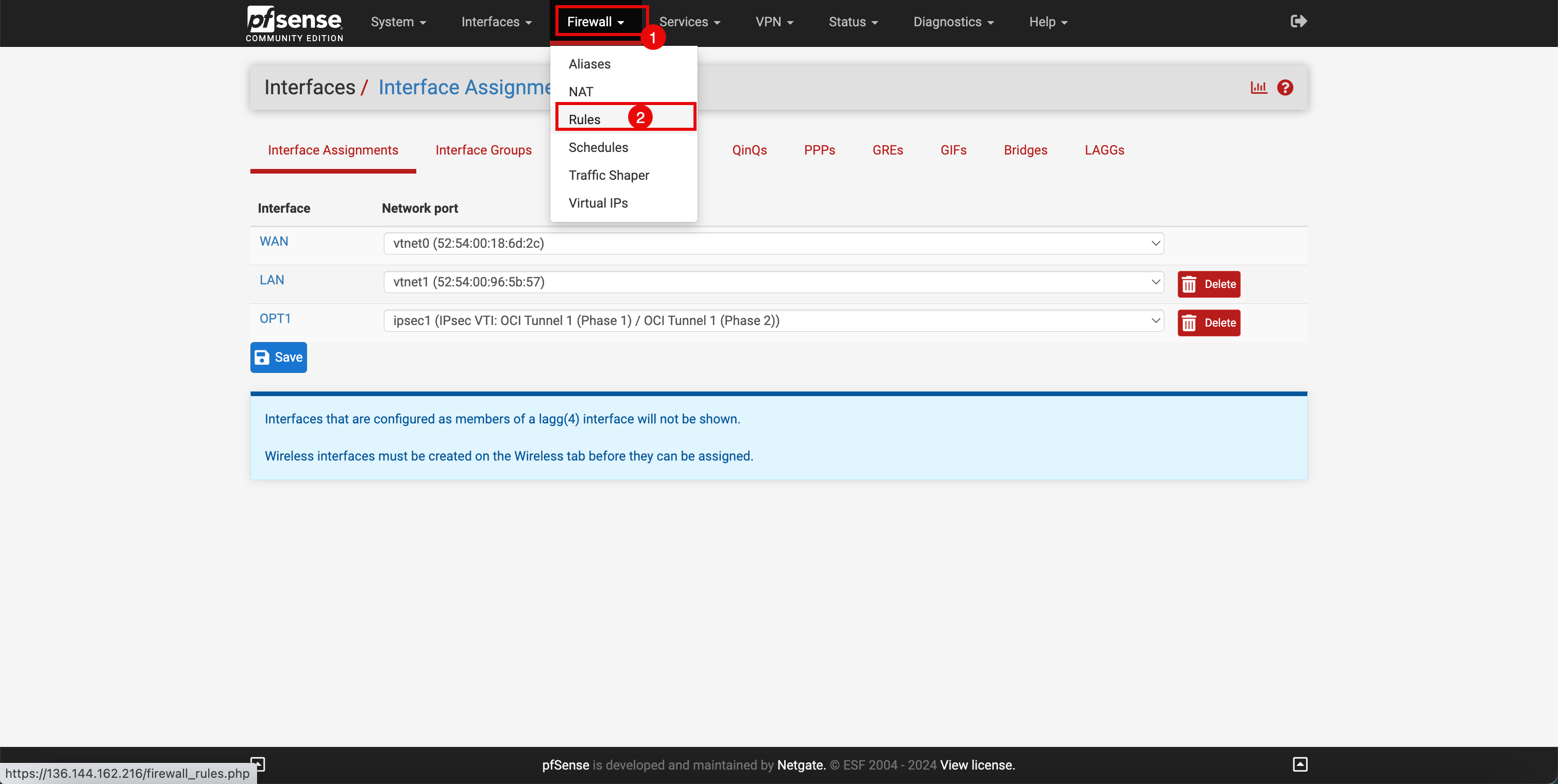

Para permitir que el tráfico IPSec fluya a través del túnel, necesitamos agregar algunas reglas de firewall.

- Haga clic en el menú desplegable Firewall.

- Haga clic en Reglas.

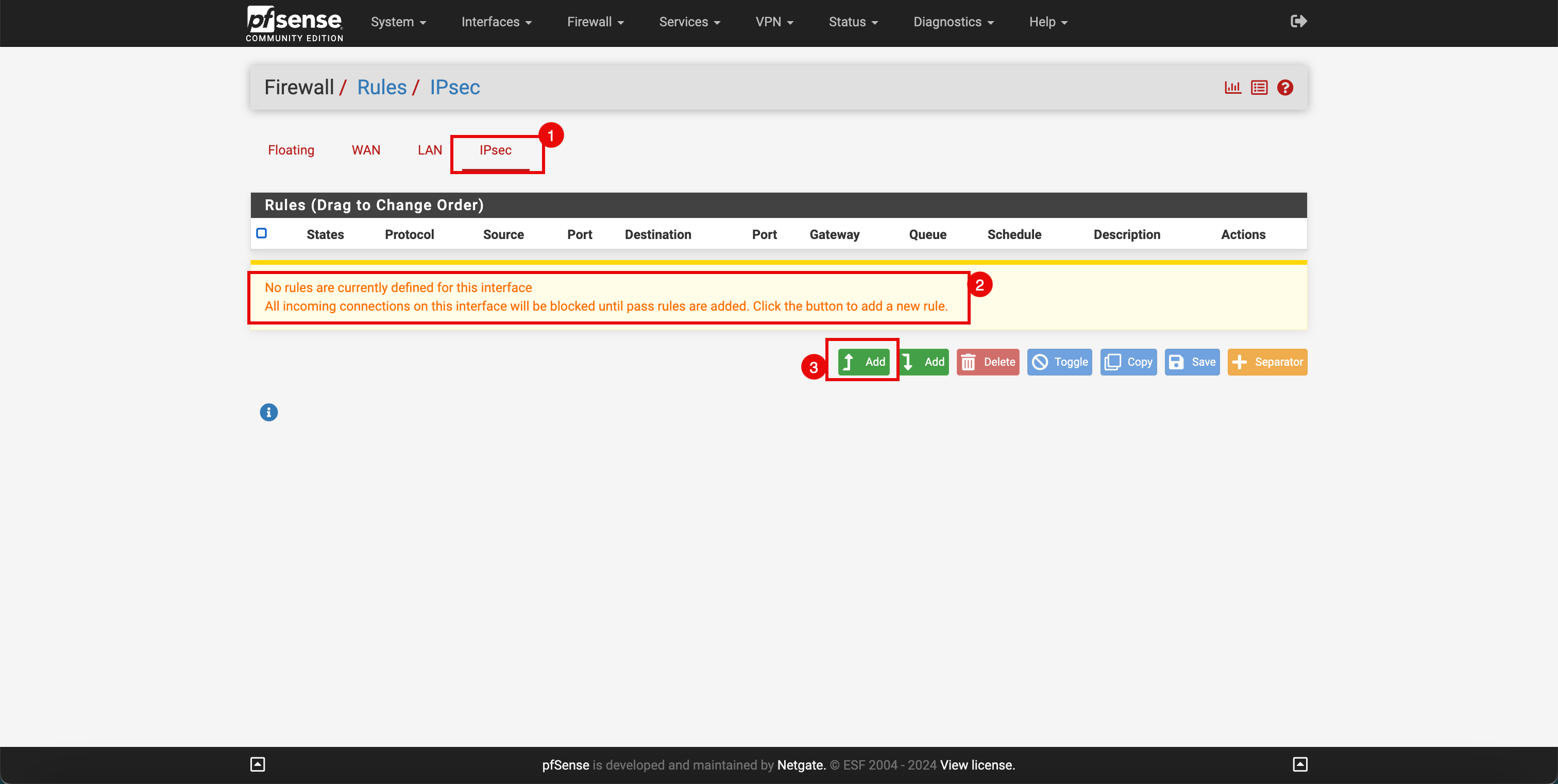

- Haga clic en IPSec.

- Tenga en cuenta que no hay reglas de firewall relacionadas con IPSec.

- Haga clic en Agregar.

-

Introduzca la siguiente información.

- Acción: seleccione Transferir.

- Interfaz: seleccione IPSec.

- Familia de direcciones: seleccione IPv4.

- Protocol: seleccione Any.

- Origen: seleccione Cualquiera.

- Destino: seleccione Cualquiera.

- Desplazar hacia abajo.

-

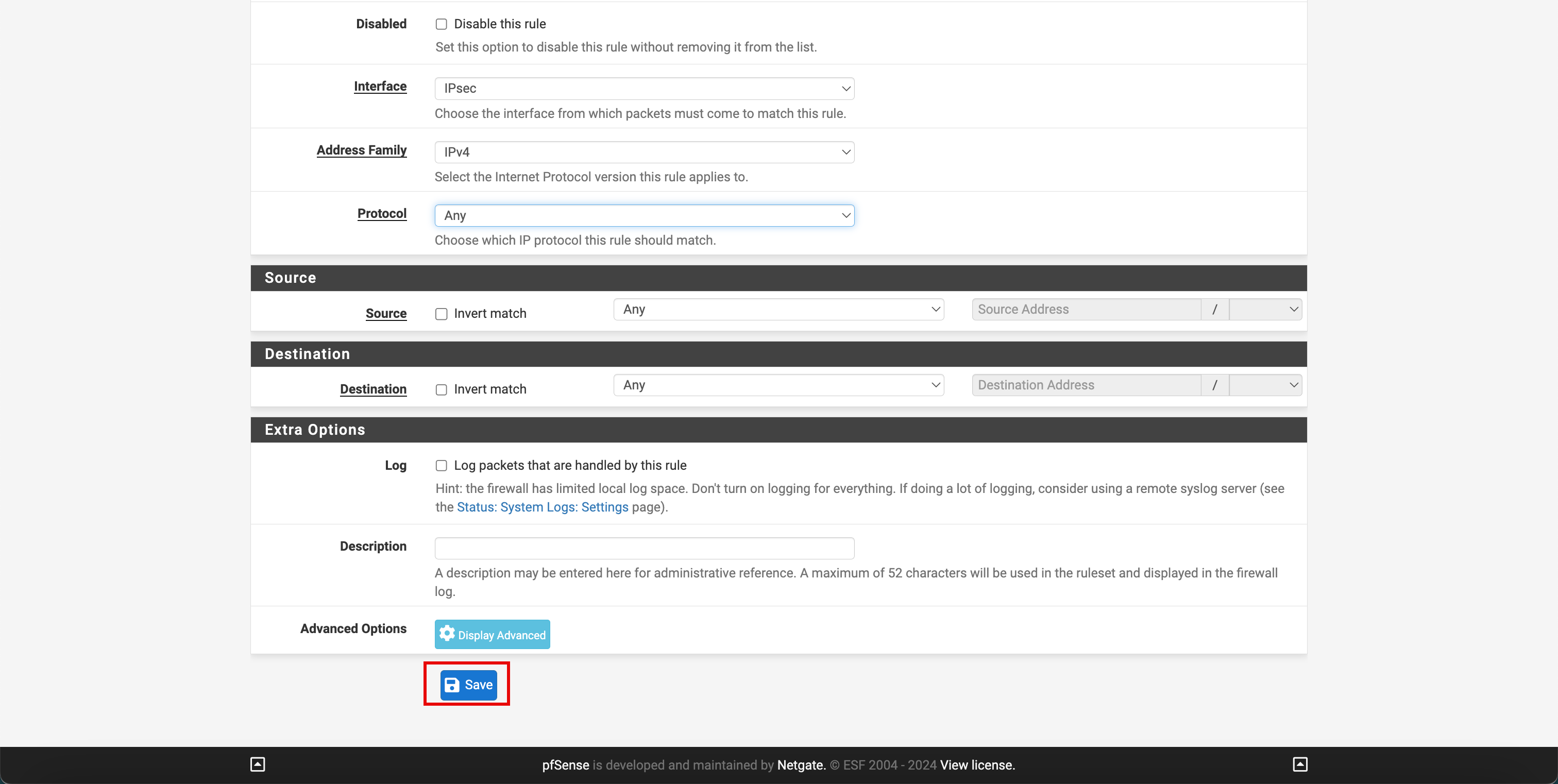

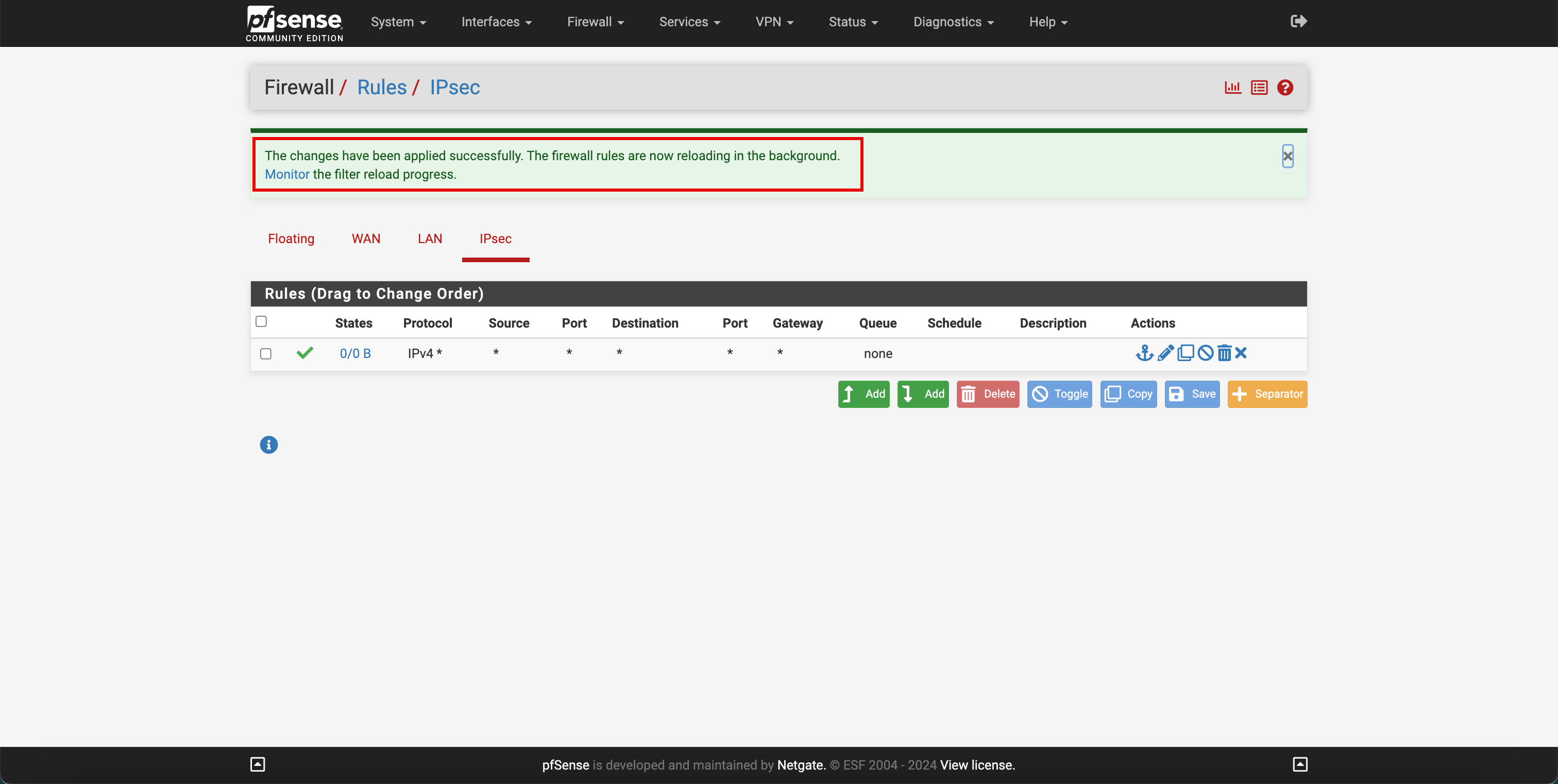

Haga clic en Guardar.

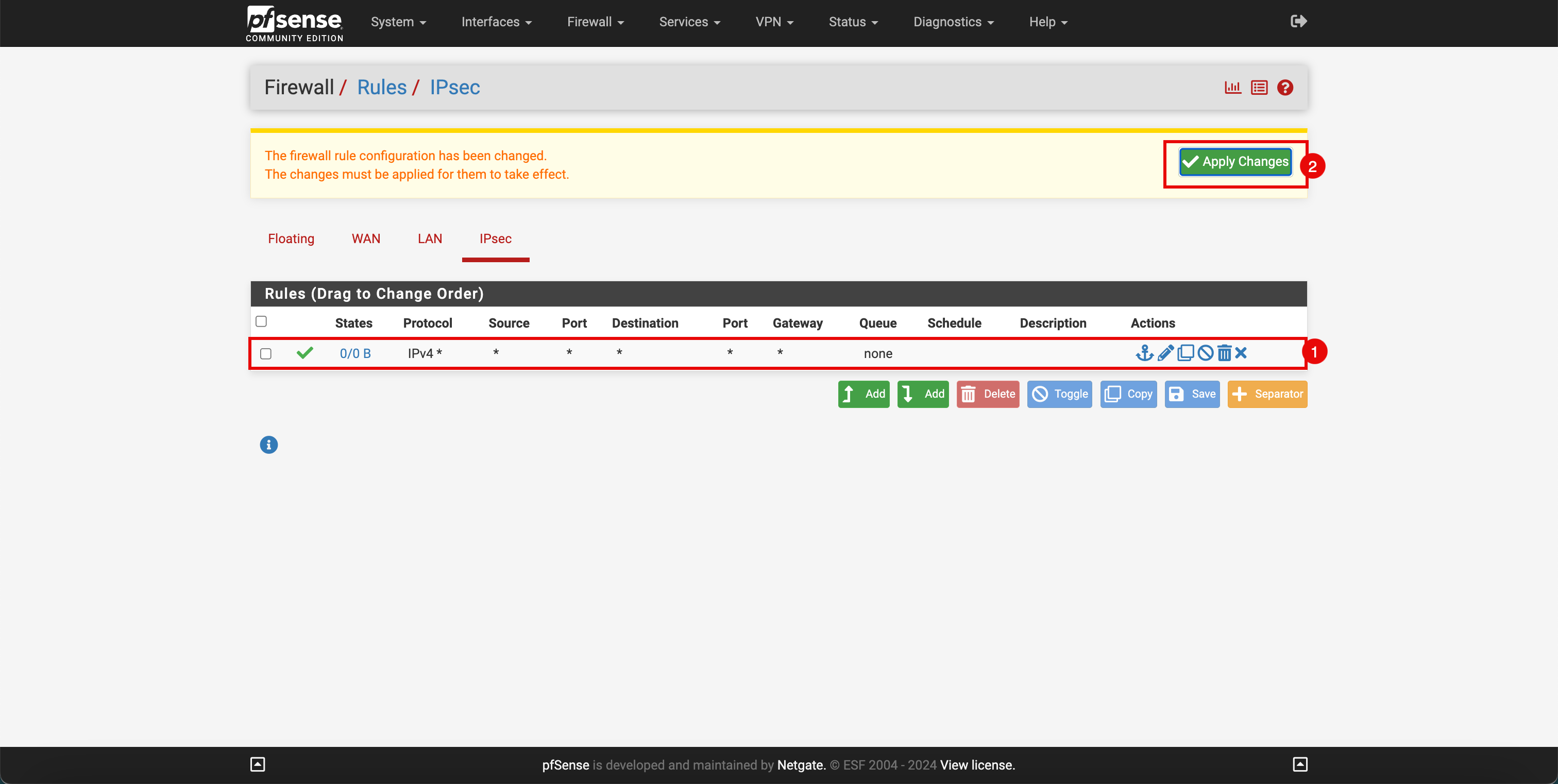

- Tenga en cuenta que la nueva regla está en vigor.

- Haga clic en Aplicar cambios para validar los cambios.

-

Tenga en cuenta que los cambios se han aplicado correctamente.

Tarea 5.5: Configuración del enrutamiento IPSec

En esta tarea, configuraremos el enrutamiento para que el firewall pfSense sepa cómo acceder a la red de OCI a través del túnel IPSec y la interfaz OPT1.

-

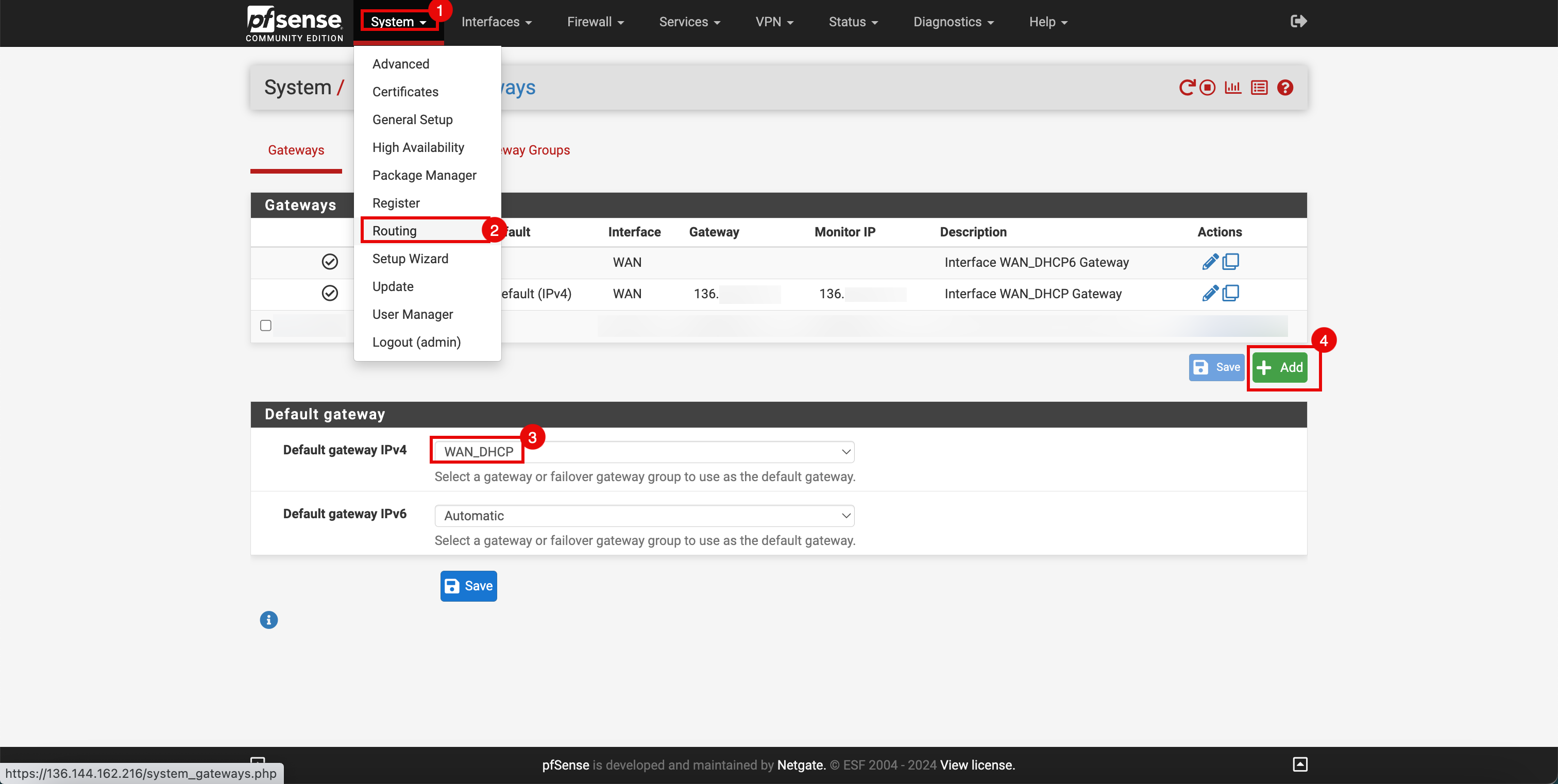

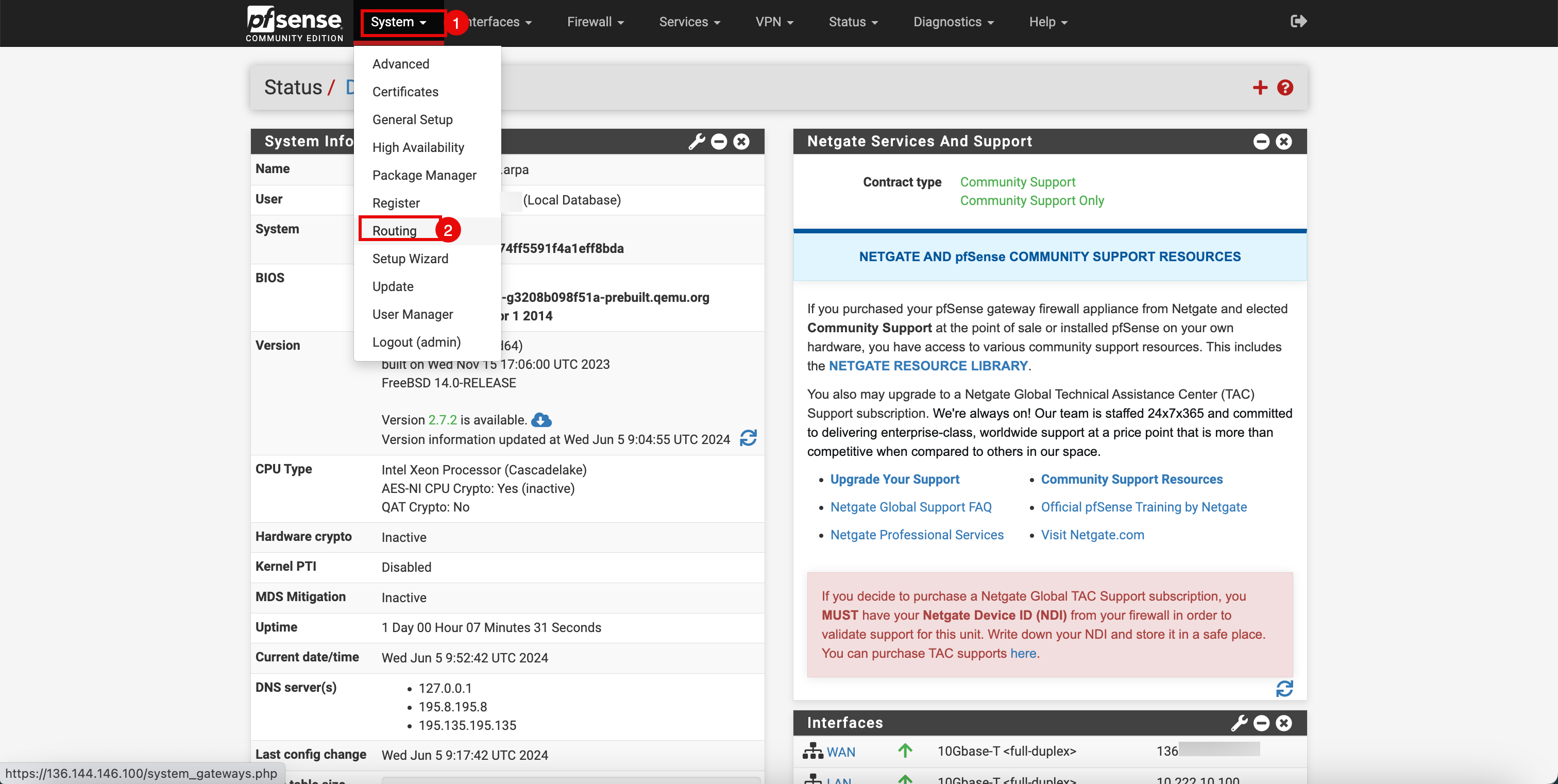

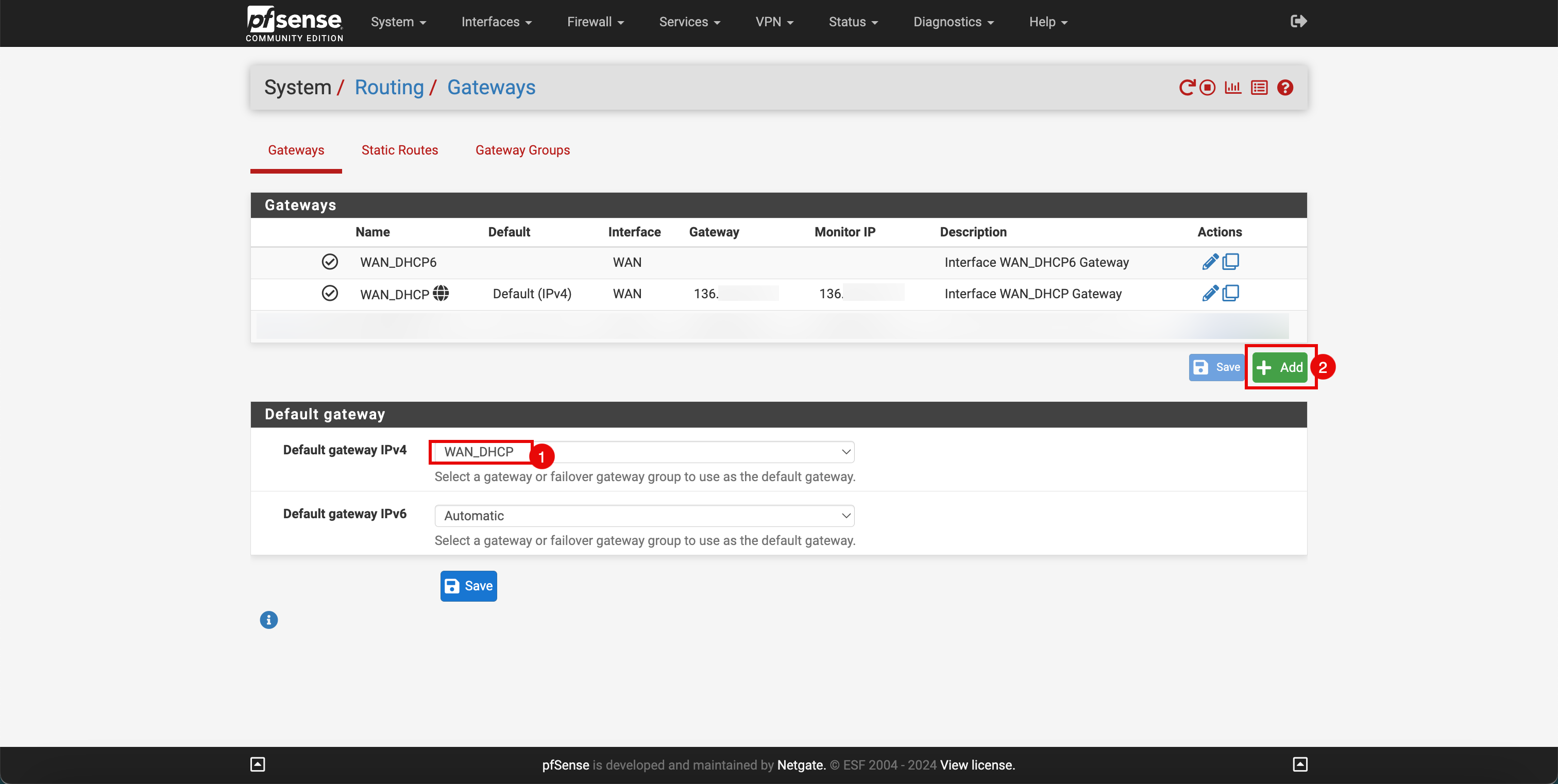

Vaya al Portal pfSense.

- Haga clic en el menú desplegable Sistema.

- Haga clic en Enrutamiento.

- En Gateway por defecto IPv4, seleccione el

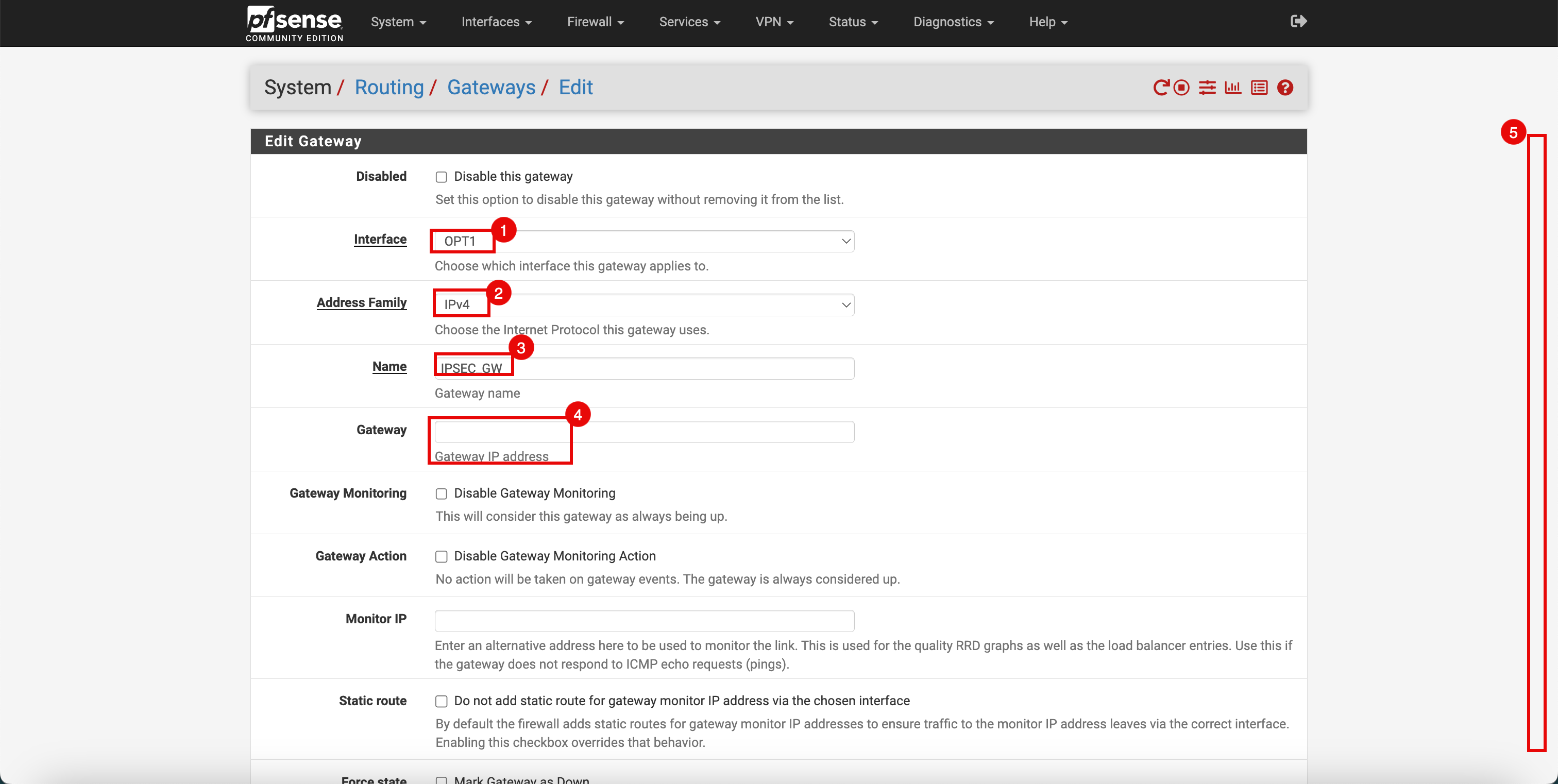

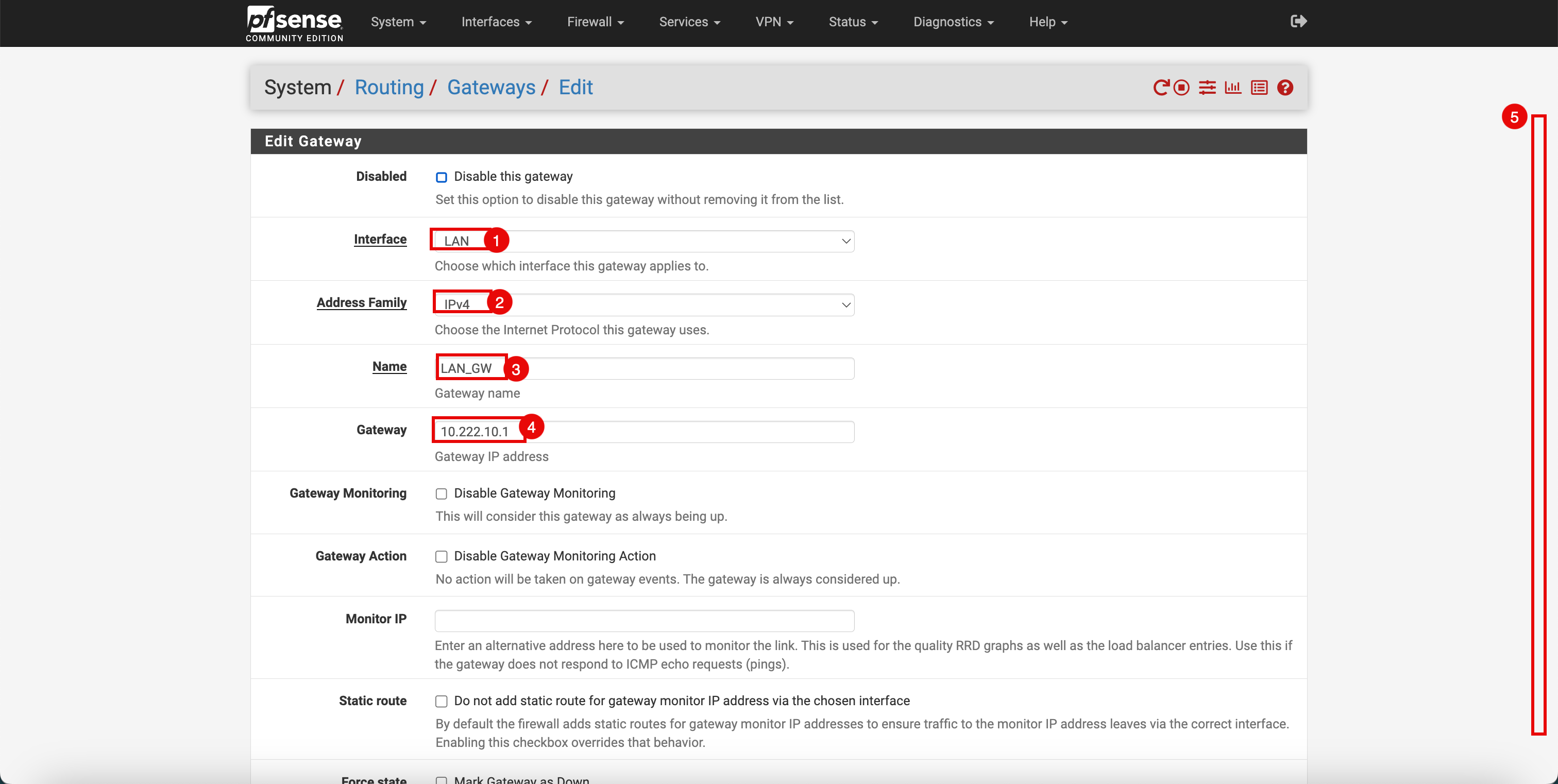

WAN_DHCPo el gateway por defecto que desea utilizar como primera prioridad. - Haga clic en + Agregar para agregar un nuevo gateway.

- En Interfaz, seleccione

OPT1(la interfaz de túnel). - En Familia de direcciones, seleccione

IPv4. - Introduzca un Nombre.

- En Gateway, no especifique ninguna dirección IP, déjelo en blanco.

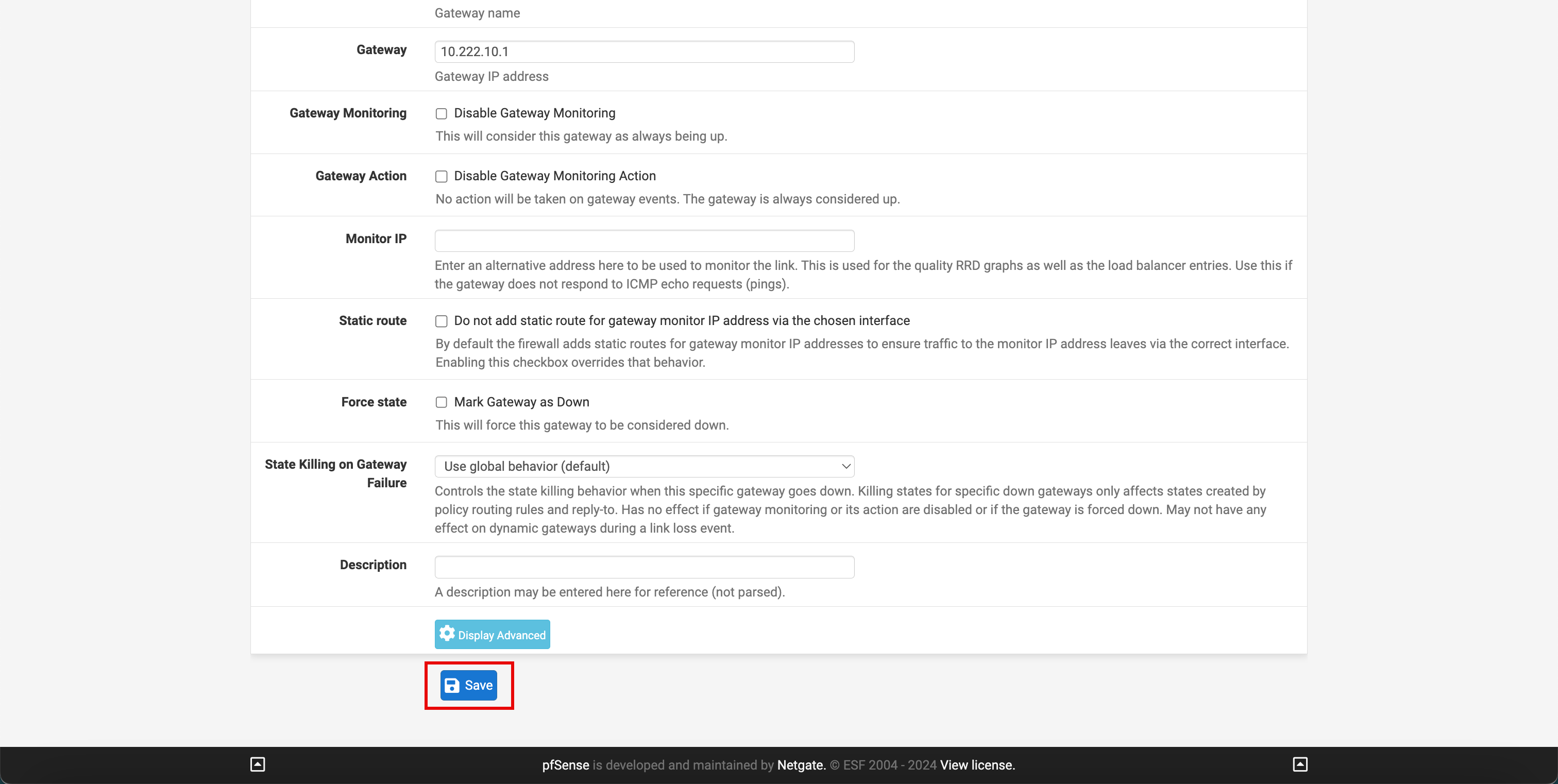

- Desplazar hacia abajo.

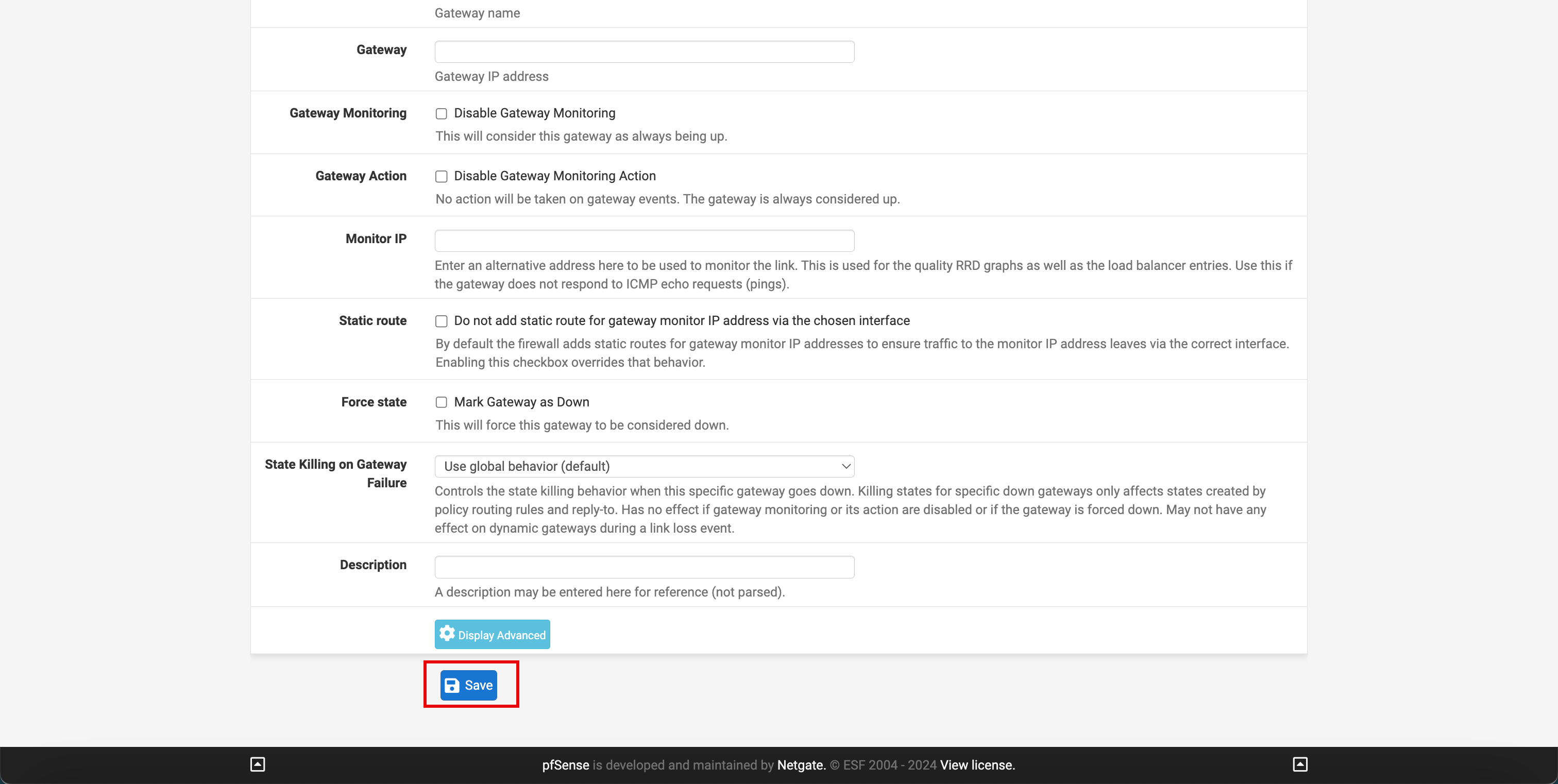

-

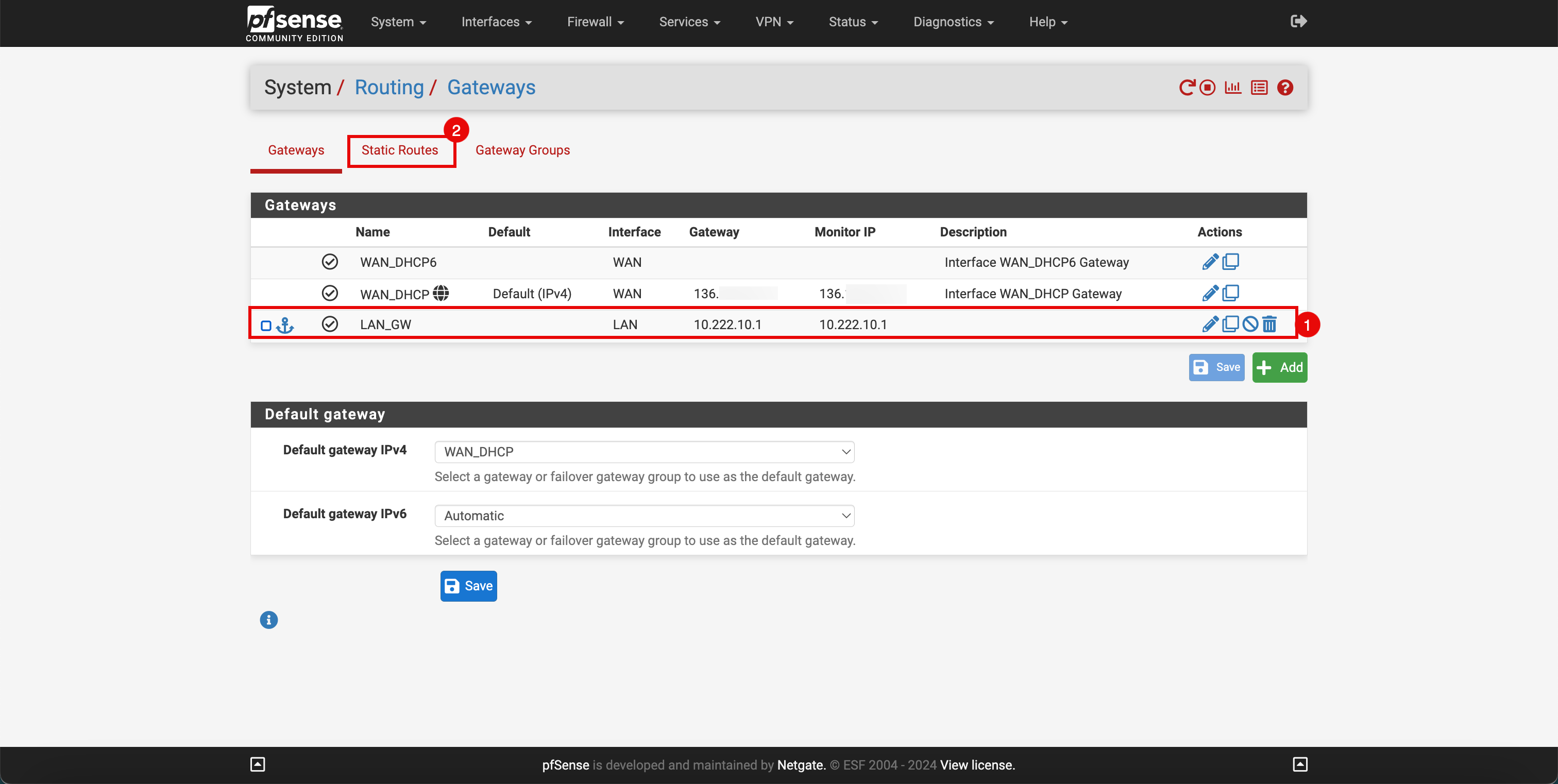

Haga clic en Guardar.

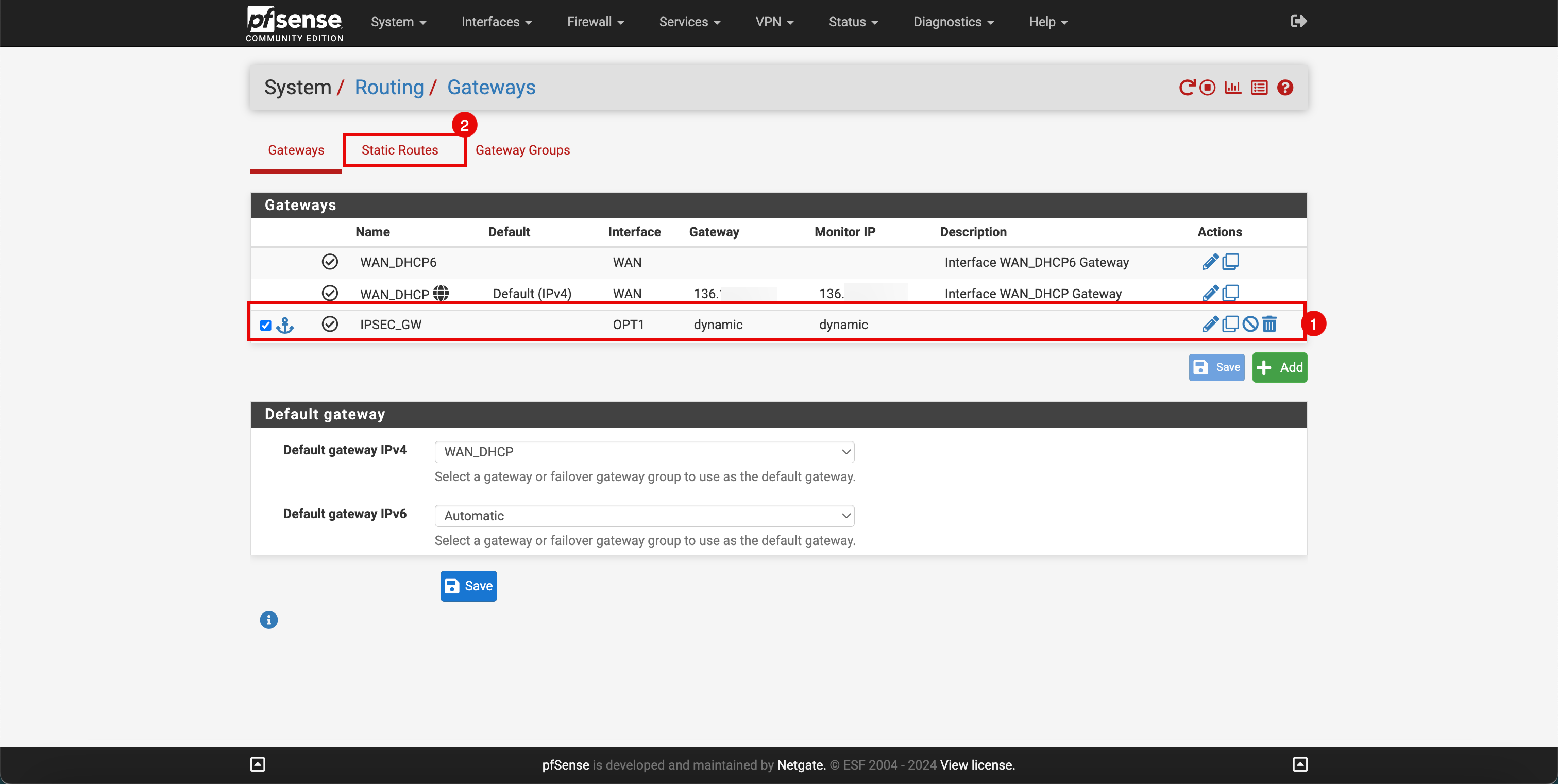

- Tenga en cuenta que se ha agregado un nuevo gateway para nuestro túnel IPSec.

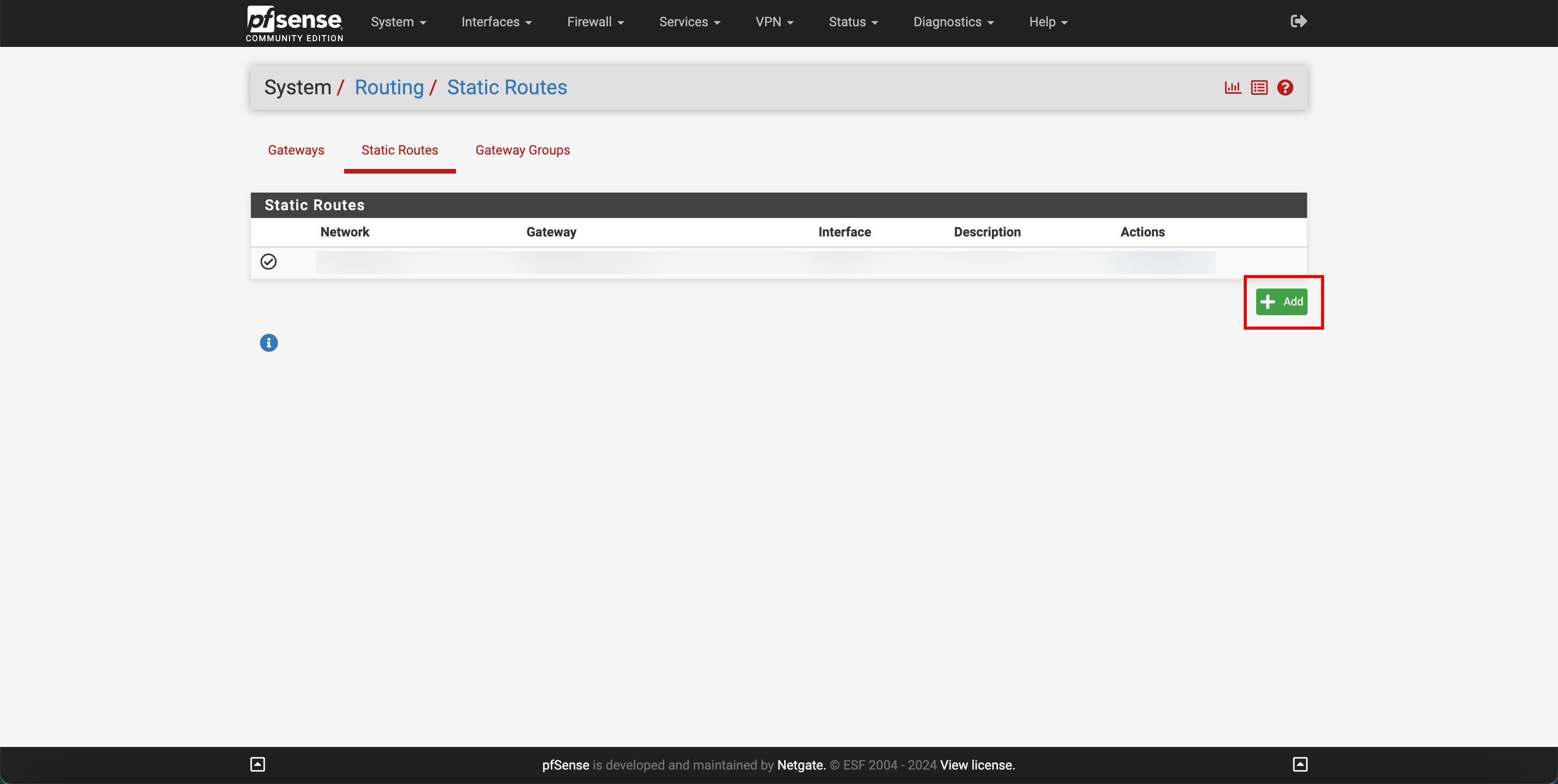

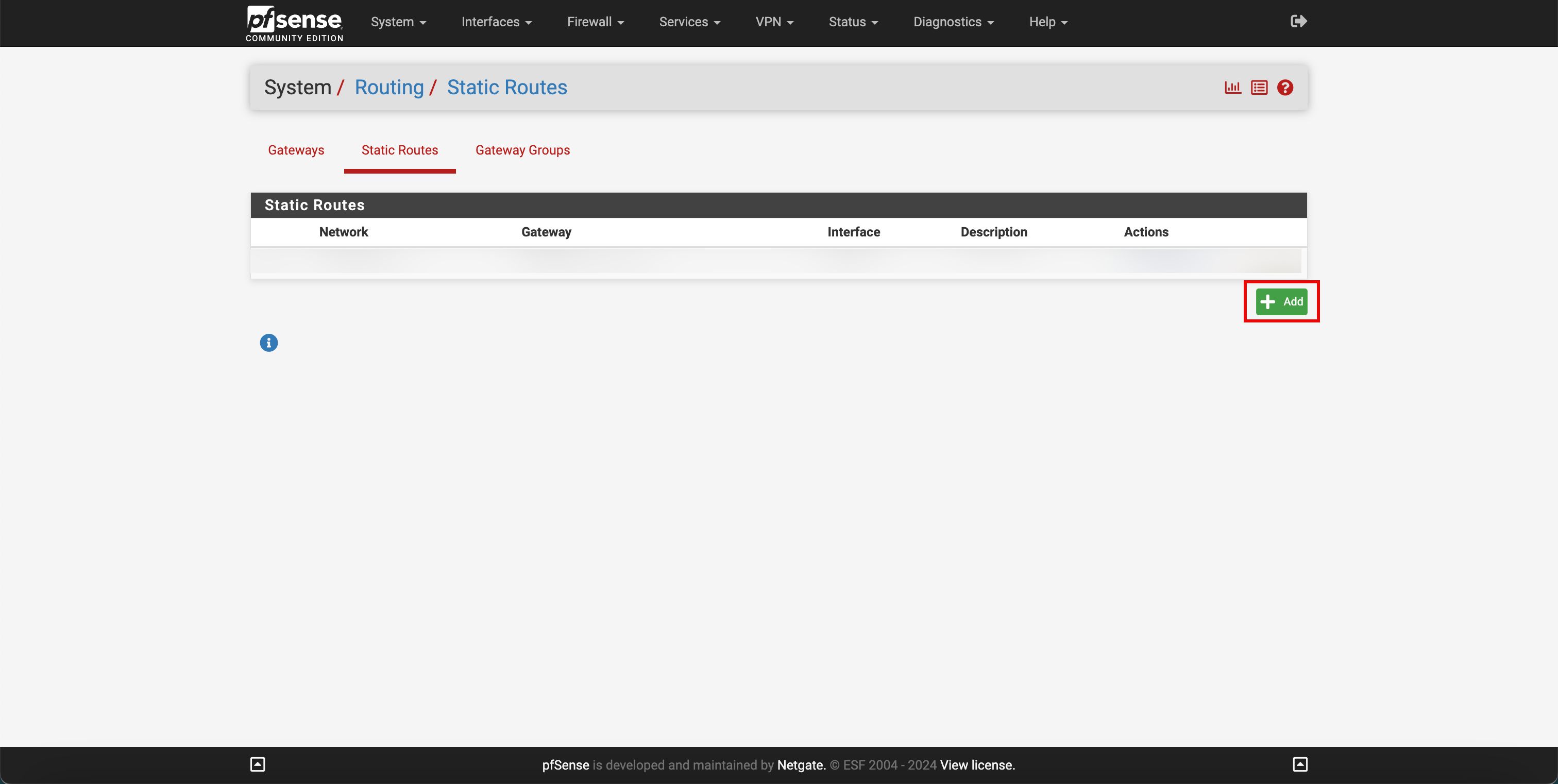

- Haga clic en Rutas estáticas.

-

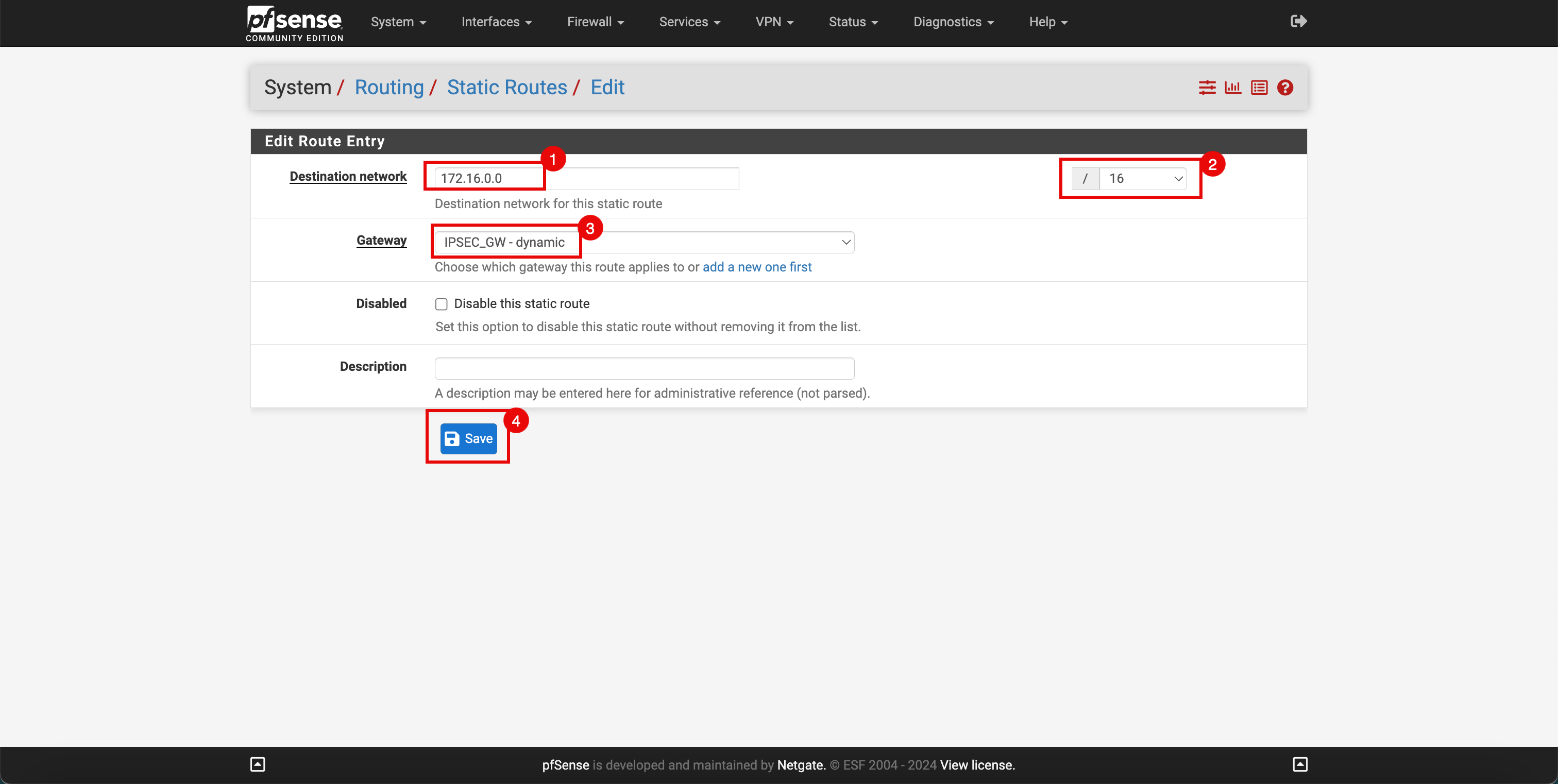

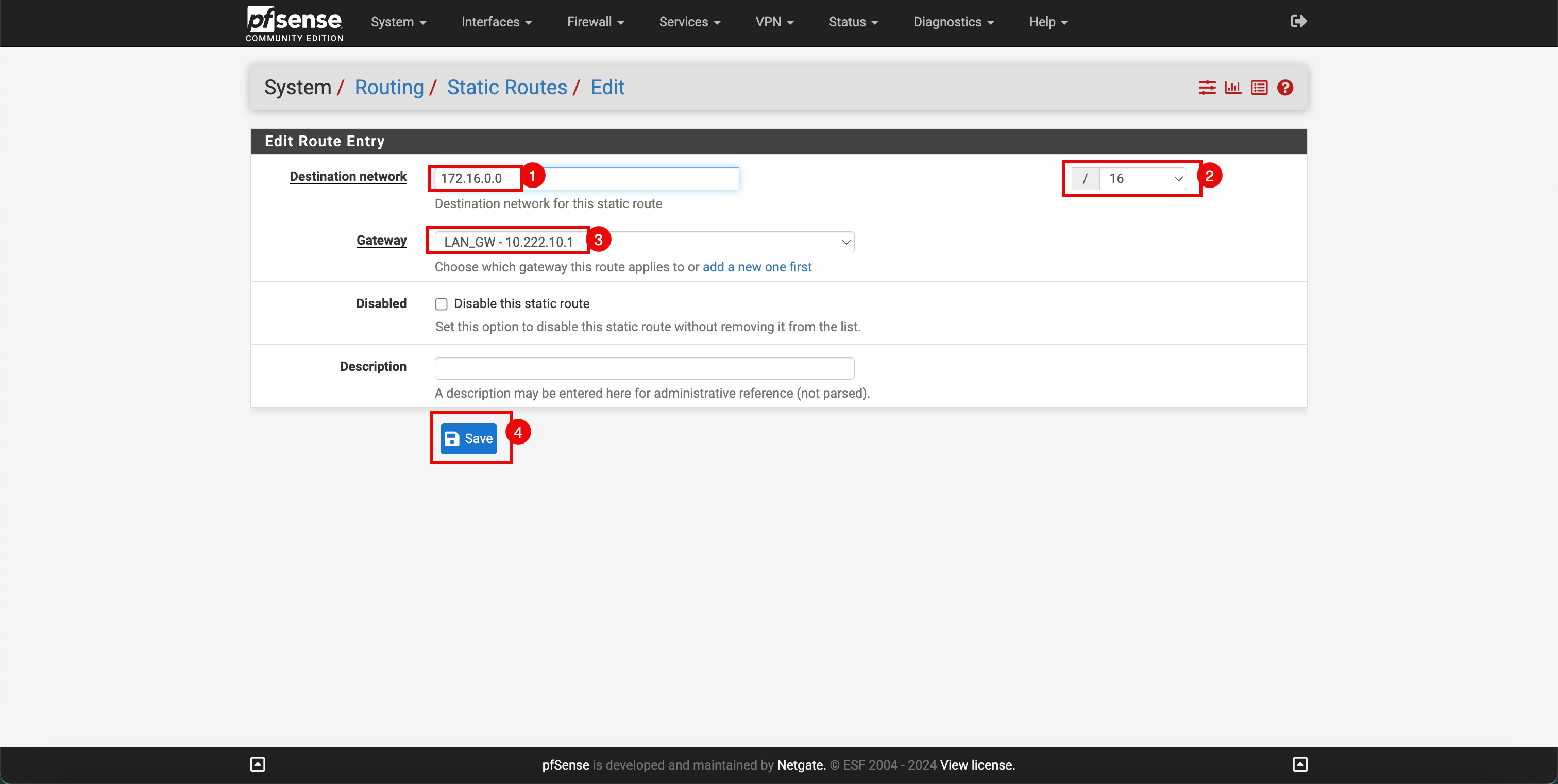

Haga clic en + Agregar para agregar una nueva ruta estática.

- Introduzca la red de destino de las redes de OCI.

- Seleccione la subred de destino de las redes de OCI.

- Seleccione la puerta de enlace creada anteriormente.

- Haga clic en Guardar.

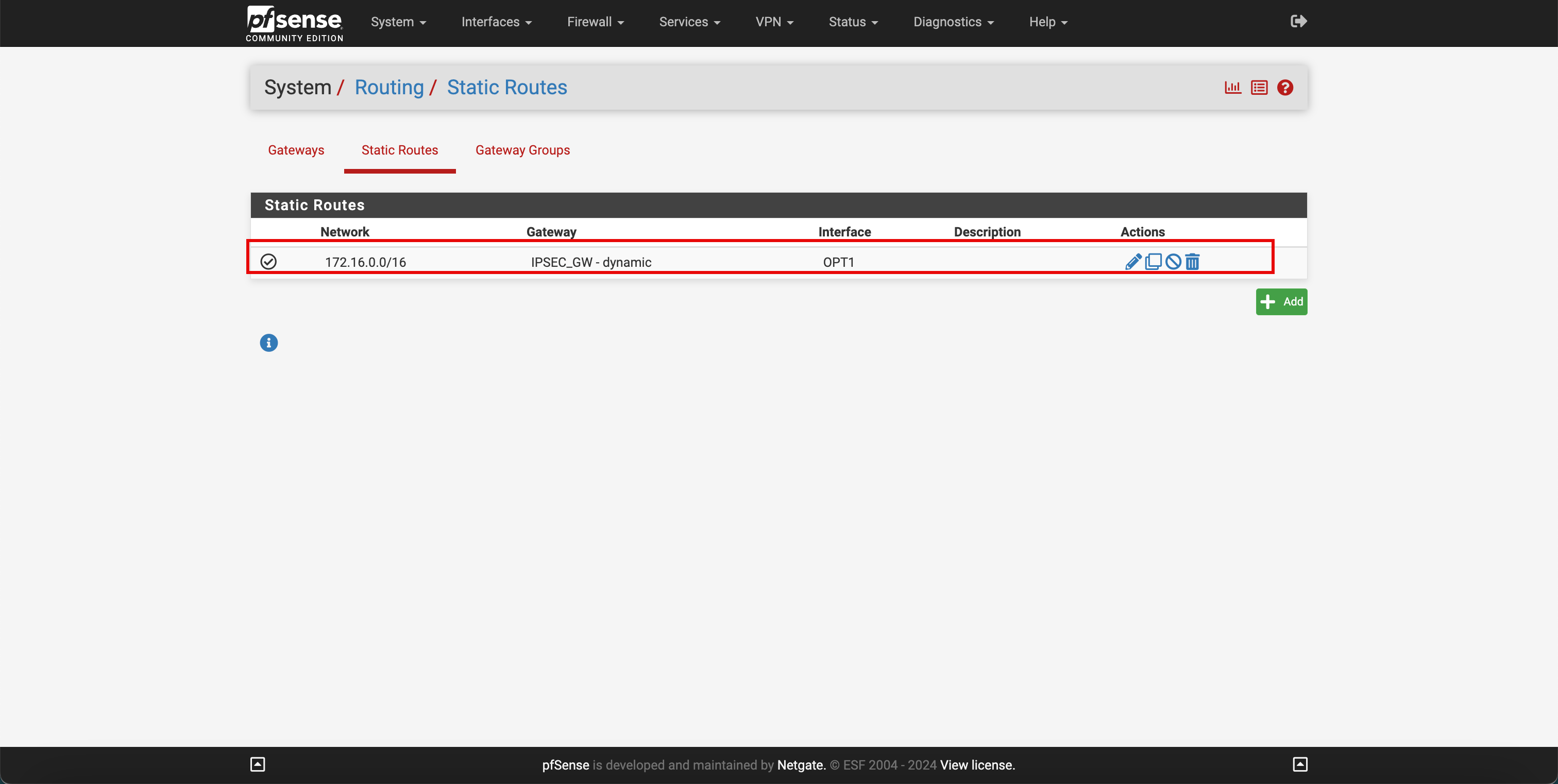

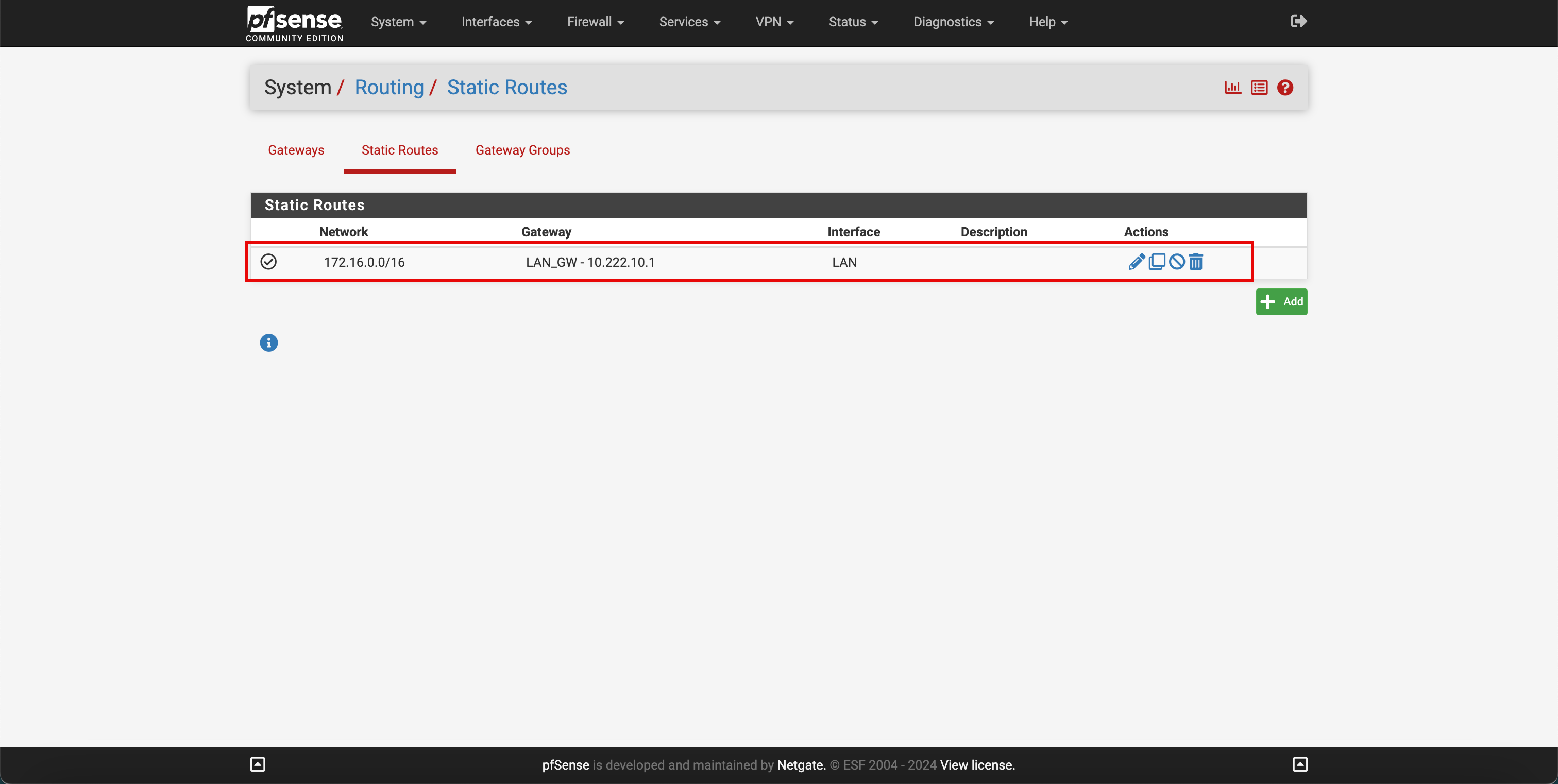

-

Tenga en cuenta que se agrega una nueva ruta estática que enrutará el tráfico destinado a las redes de OCI mediante la interfaz de túnel.

Tarea 6: Configuración del enrutamiento local

Tenemos enrutamiento que funciona en pfSense, que es el punto final de VPN IPSec. Necesitamos asegurarnos de que el resto de la red local sepa cómo acceder a las redes de OCI. Por lo tanto, debemos enrutar todo el tráfico destinado a OCI al punto final de VPN pfSense.

Configurar el enrutamiento en el cliente informático local de prueba

Estamos utilizando una instancia pfSense para simular la red local.

Nota: Esta es una instancia diferente a la que acabamos de utilizar para configurar el túnel IPSec.

-

Vaya al Portal PfSense.

- Haga clic en el menú desplegable Sistema.

- Haga clic en el enrutamiento.

- Seleccione

WAN_DHCPo el gateway por defecto que se utilizará como primera prioridad. - Haga clic en + Agregar para agregar un nuevo gateway.

- En Interfaz, seleccione

LAN. - En Familia de direcciones, seleccione

IPv4. - Introduzca un Nombre.

- Introduzca la dirección IP de LAN de la otra instancia pfSense, la que termina el túnel IPSec.

- Desplazar hacia abajo.

-

Haga clic en Guardar.

- Tenga en cuenta que se agrega un nuevo gateway para nuestra otra instancia pfSense.

- Haga clic en Rutas estáticas.

-

Haga clic en + Agregar para agregar una nueva ruta estática.

- Seleccione la red de destino de las redes de OCI.

- Seleccione la subred de destino de las redes de OCI.

- Seleccione la puerta de enlace creada anteriormente.

- Haga clic en Guardar.

-

Tenga en cuenta que se agrega una nueva ruta estática que enrutará el tráfico destinado a las redes de OCI mediante la otra instancia pfSense.

Tarea 7: Verificación de la conectividad

Hemos configurado la VPN, agregado las reglas de firewall correctas y configurado el enrutamiento, ahora probamos la conectividad.

Tarea 7.1: Hacer ping desde la ubicación local a la VCN A de Spoke

-

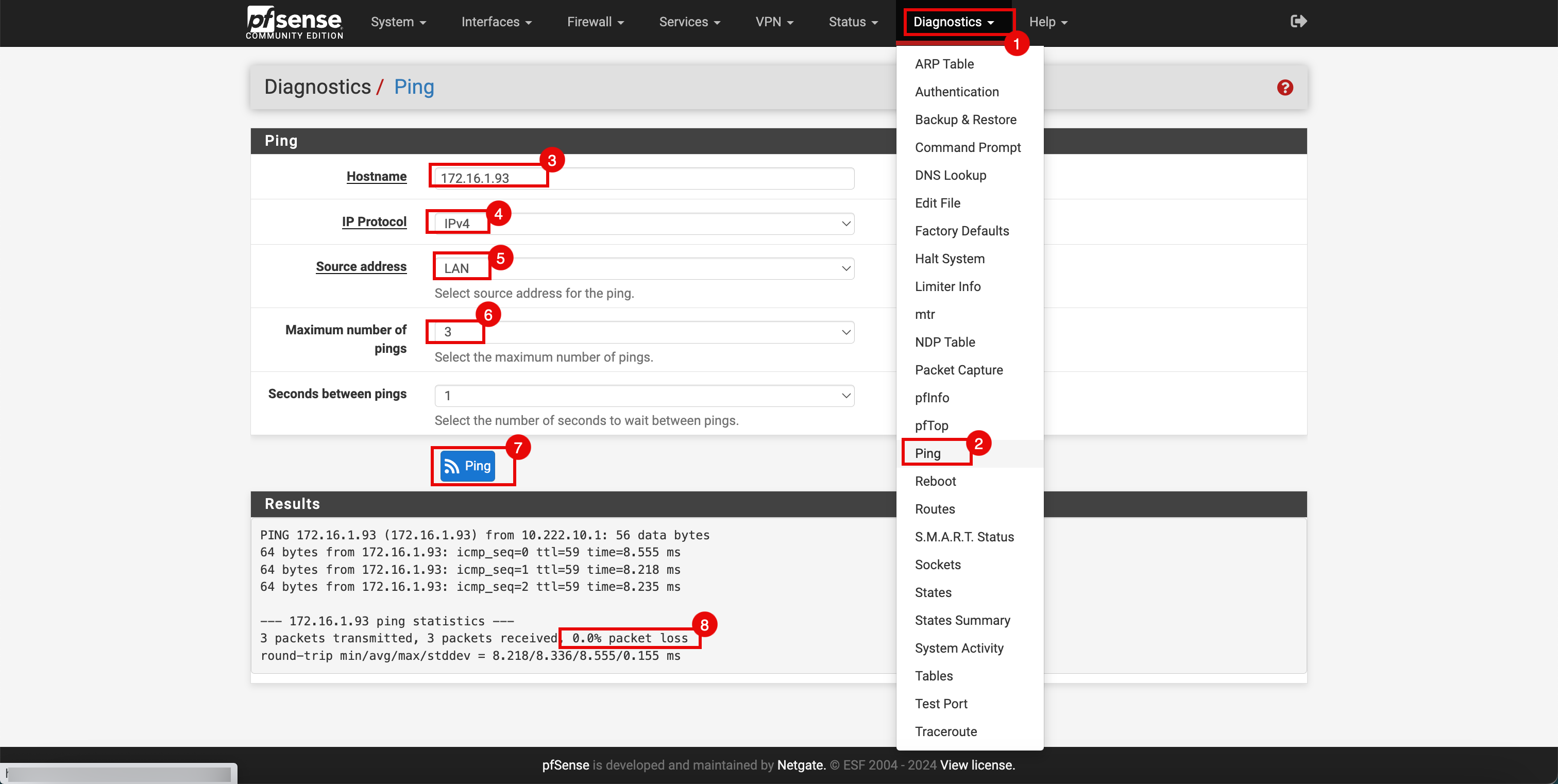

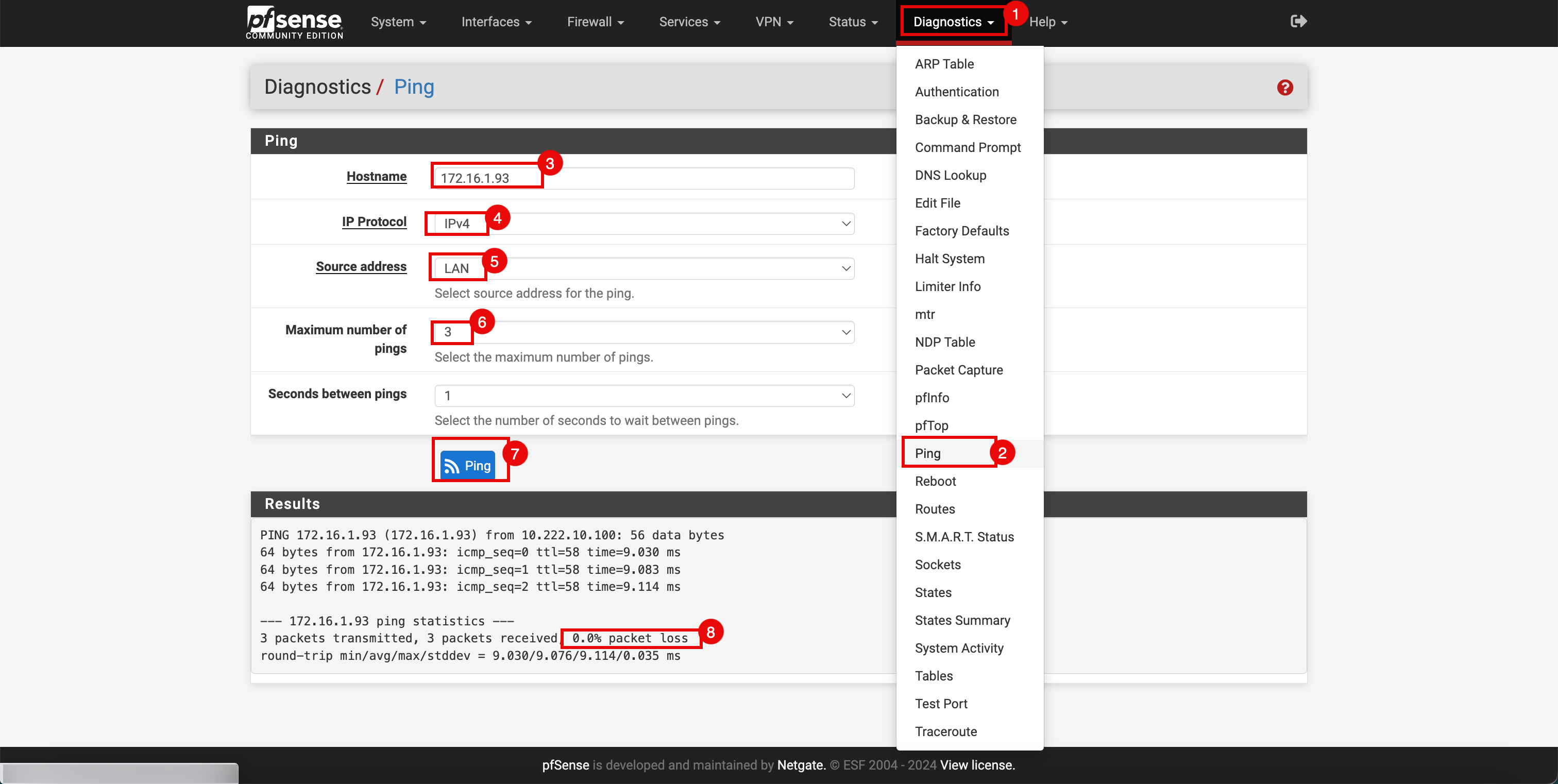

Debido a la configuración de ruta:

- El tráfico se enviará a la instancia de VPN pfSense (local).

- El tráfico se envía a través del túnel VPN IPSec al DRG.

- A continuación, el DRG enrutará el tráfico al firewall pfSense de OCI.

- El firewall pfSense de OCI permitirá o denegará el tráfico en función de las reglas de firewall configuradas.

- Cuando se acepta el tráfico ICMP, enruta el tráfico a la instancia de Spoke.

-

Realice una prueba de ping desde la instancia local de VPN pfSense.

- Haga clic en el menú desplegable Diagnóstico.

- Haga clic en Ping.

- Introduzca el nombre de host, que es una dirección IP de la instancia de la VCN A de Spoke.

- En Protocolo IP, seleccione

IPv4. - En Dirección de origen, seleccione la interfaz

LAN. - En Número máximo de pings, seleccione

3. - Haga clic en Ping.

- Observe que tenemos un 0% de pérdida de paquetes.

-

También podemos realizar una prueba desde la otra instancia de pfSense (el cliente). Realice una prueba de ping desde la instancia local pfSense del cliente.

- Haga clic en el menú desplegable Diagnóstico.

- Haga clic en Ping.

- Introduzca el nombre de host, que es una dirección IP de la instancia de la VCN A de Spoke.

- En Protocolo IP, seleccione

IPv4. - En Dirección de origen, seleccione la interfaz

LAN. - En Número máximo de pings, seleccione

3. - Haga clic en Ping.

- Tenga en cuenta que tenemos un 0% de pérdida de paquetes.

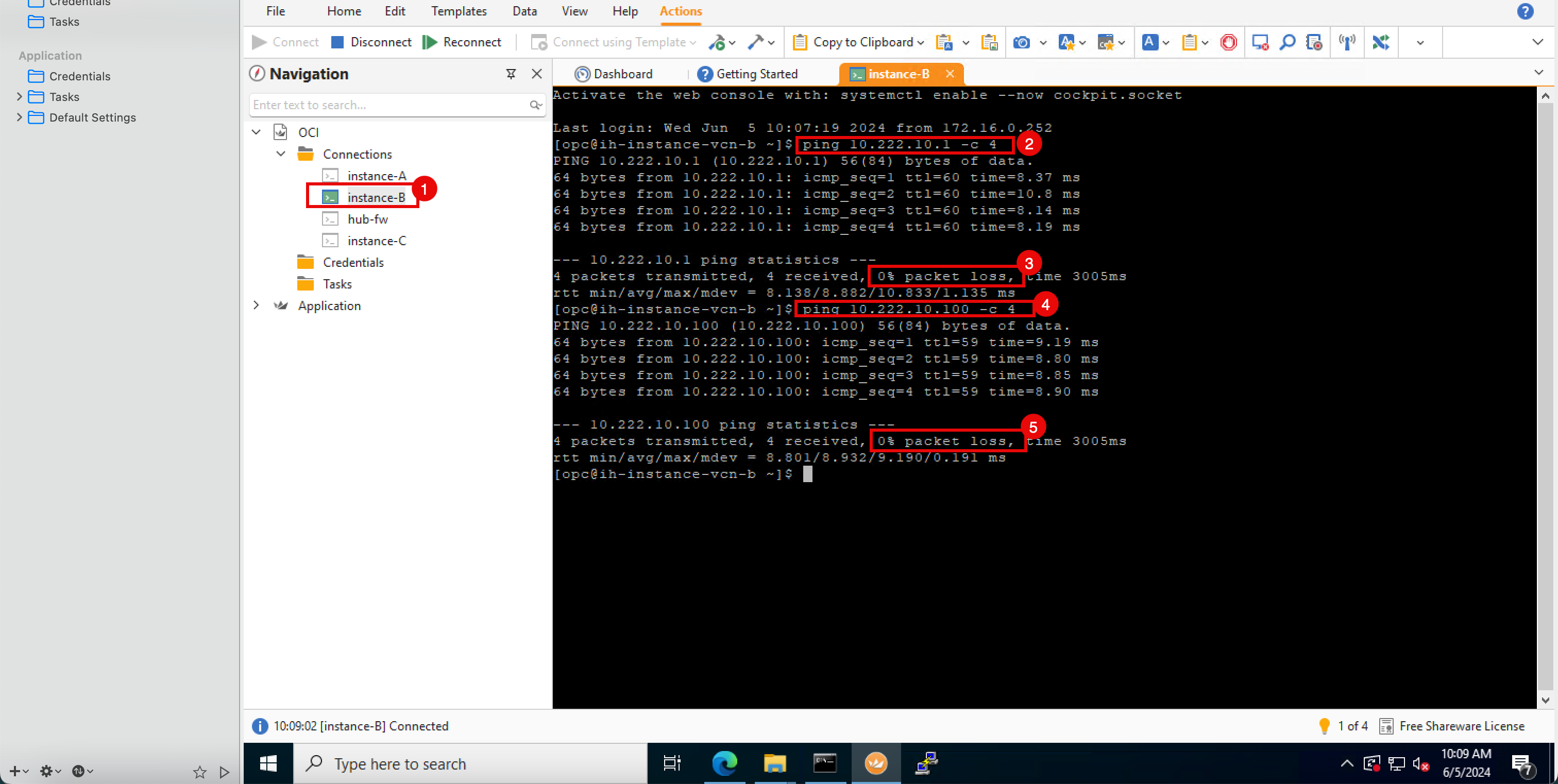

Tarea 7.2: Hacer ping desde la VCN B del spoke a una ubicación local

-

Debido a la configuración de ruta:

- El tráfico se enviará al DRG.

- A continuación, el DRG enrutará el tráfico al firewall pfSense de OCI.

- El firewall pfSense de OCI permitirá o denegará el tráfico en función de las reglas de firewall configuradas.

- Cuando se acepta el tráfico ICMP, se enruta el tráfico de vuelta al DRG.

- El tráfico se envía a través del túnel VPN IPSec a la instancia pfSense local.

- Conéctese a la instancia de la VCN radial B.

- Realice un ping a la dirección IP de LAN de la instancia de VPN pfSense local (

10.222.10.1). - Tenga en cuenta que tenemos un 0% de pérdida de paquetes para que el ping sea exitoso.

- Realice un ping a la dirección IP de LAN de la instancia de cliente pfSense local (

10.222.10.100). - Tenga en cuenta que tenemos un 0% de pérdida de paquetes para que el ping sea exitoso.

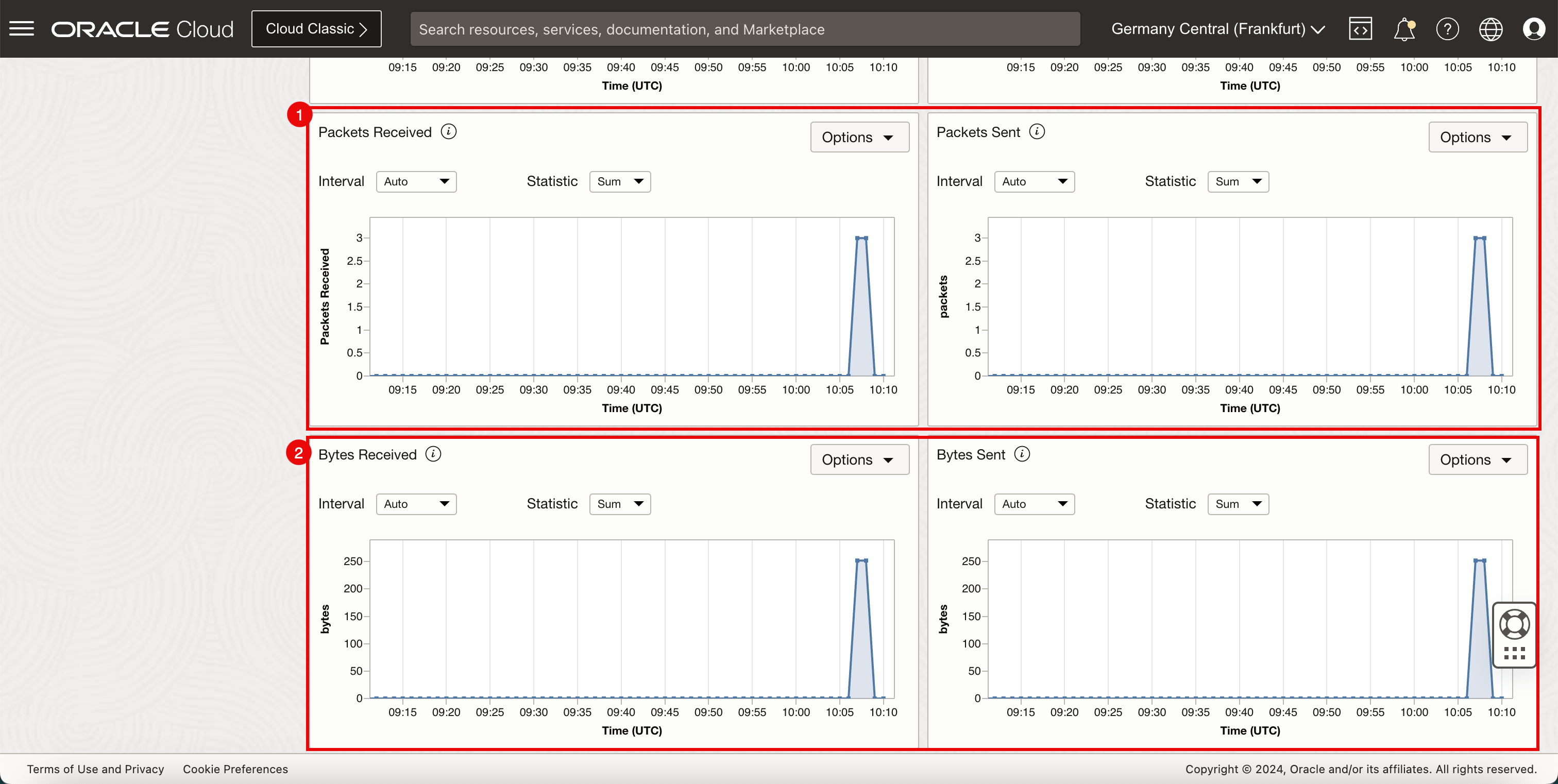

Tarea 7.3: Comprobación de las estadísticas de red VPN IPSec en OCI

-

Vaya a la consola de OCI.

- Haga clic en el menú de hamburguesa (≡) en la esquina superior izquierda.

- Haga clic en Redes.

- Haga clic en VPN de sitio a sitio.

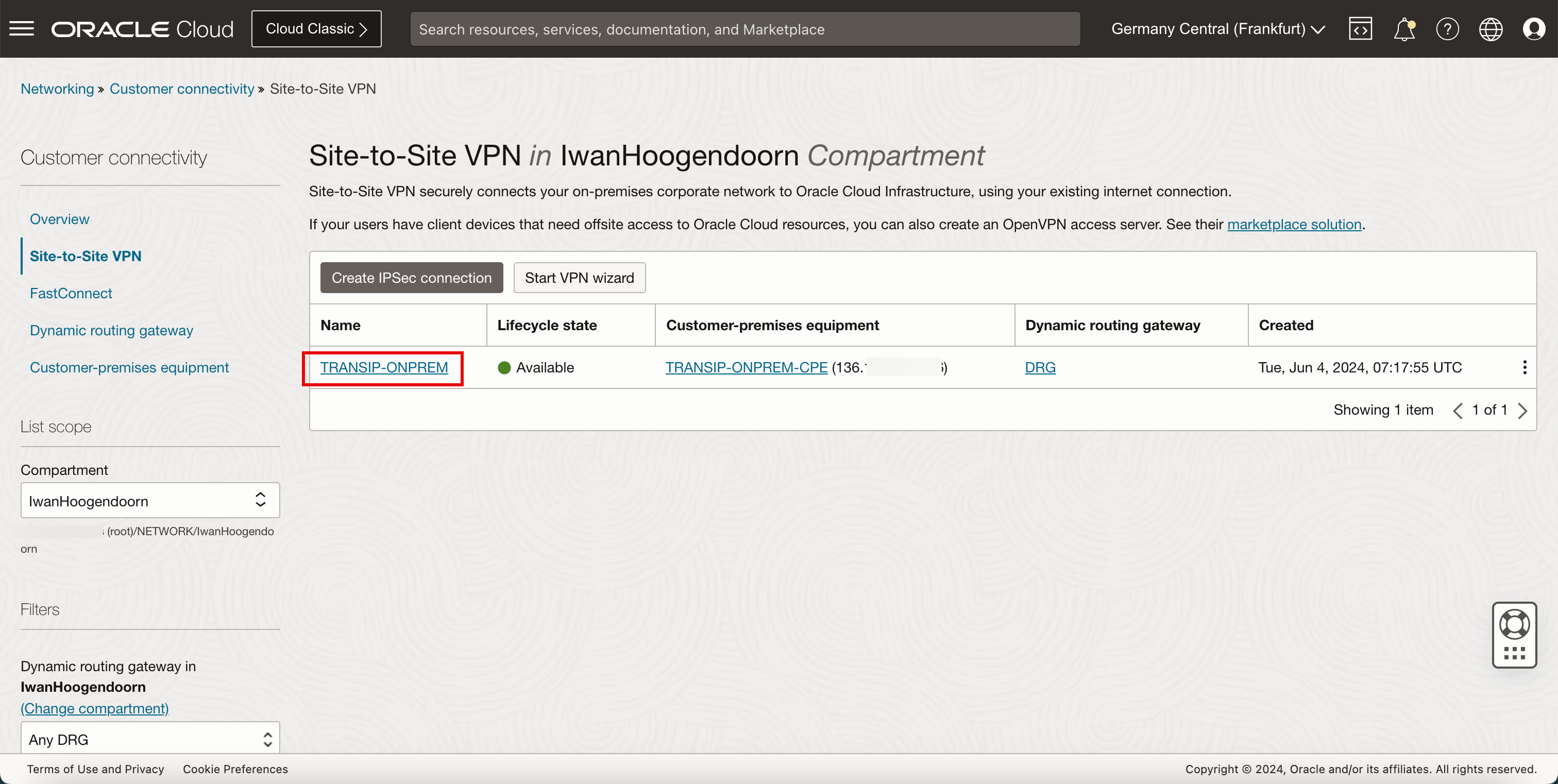

-

Haga clic en la VPN.

-

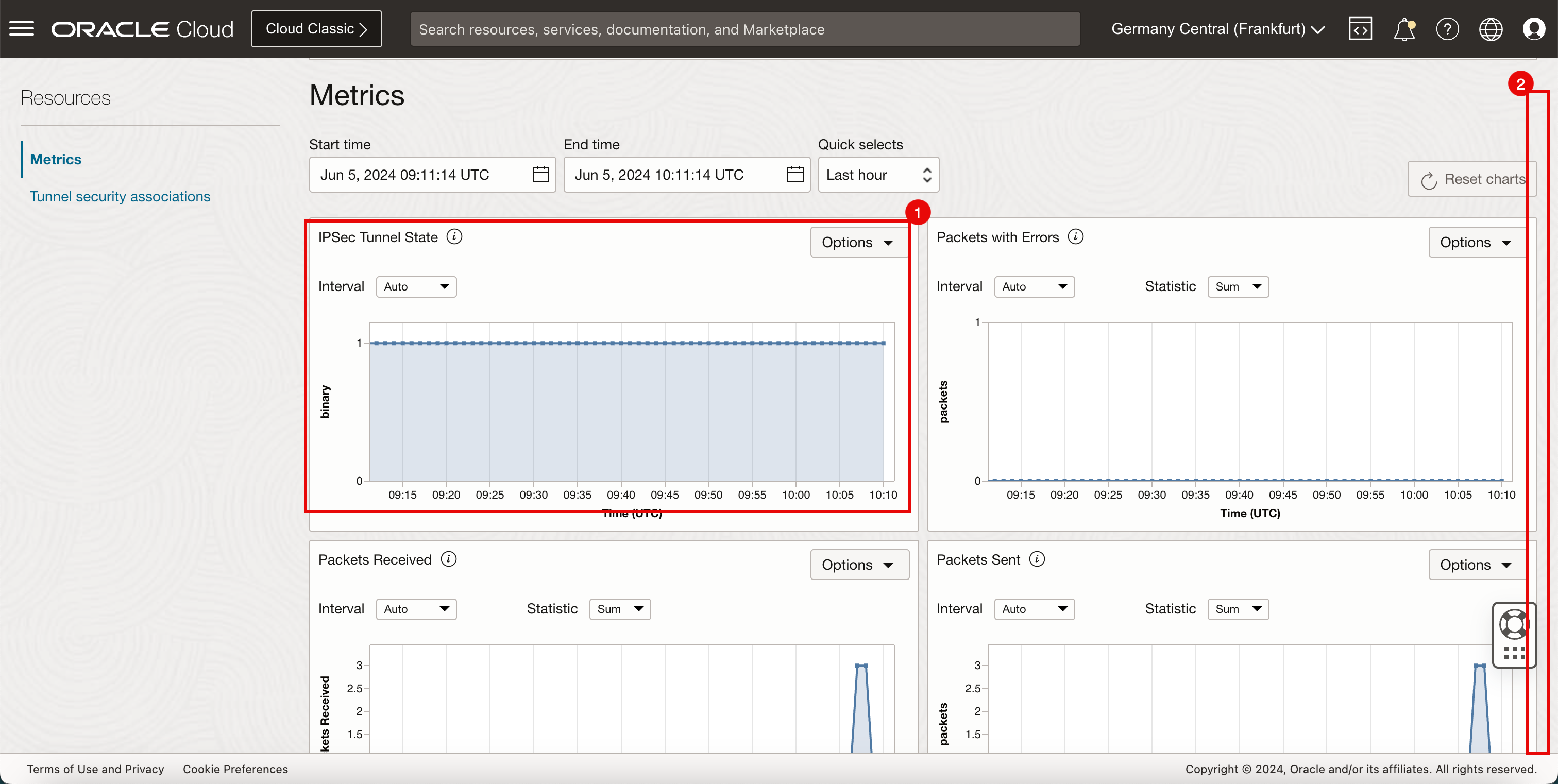

Haga clic en el primer túnel.

- Tenga en cuenta que el estado del túnel muestra una constante

1en el estado binario, lo que indica que el túnel está activo constantemente. - Desplazar hacia abajo.

- Tenga en cuenta que el gráfico alcanza el máximo de paquetes recibidos y paquetes enviados, debido al ping que hicimos en la tarea 7.1.

- Tenga en cuenta que el gráfico alcanza el máximo de paquetes recibidos y paquetes enviados, debido al ping que hicimos en la tarea 7.2.

- Tenga en cuenta que el estado del túnel muestra una constante

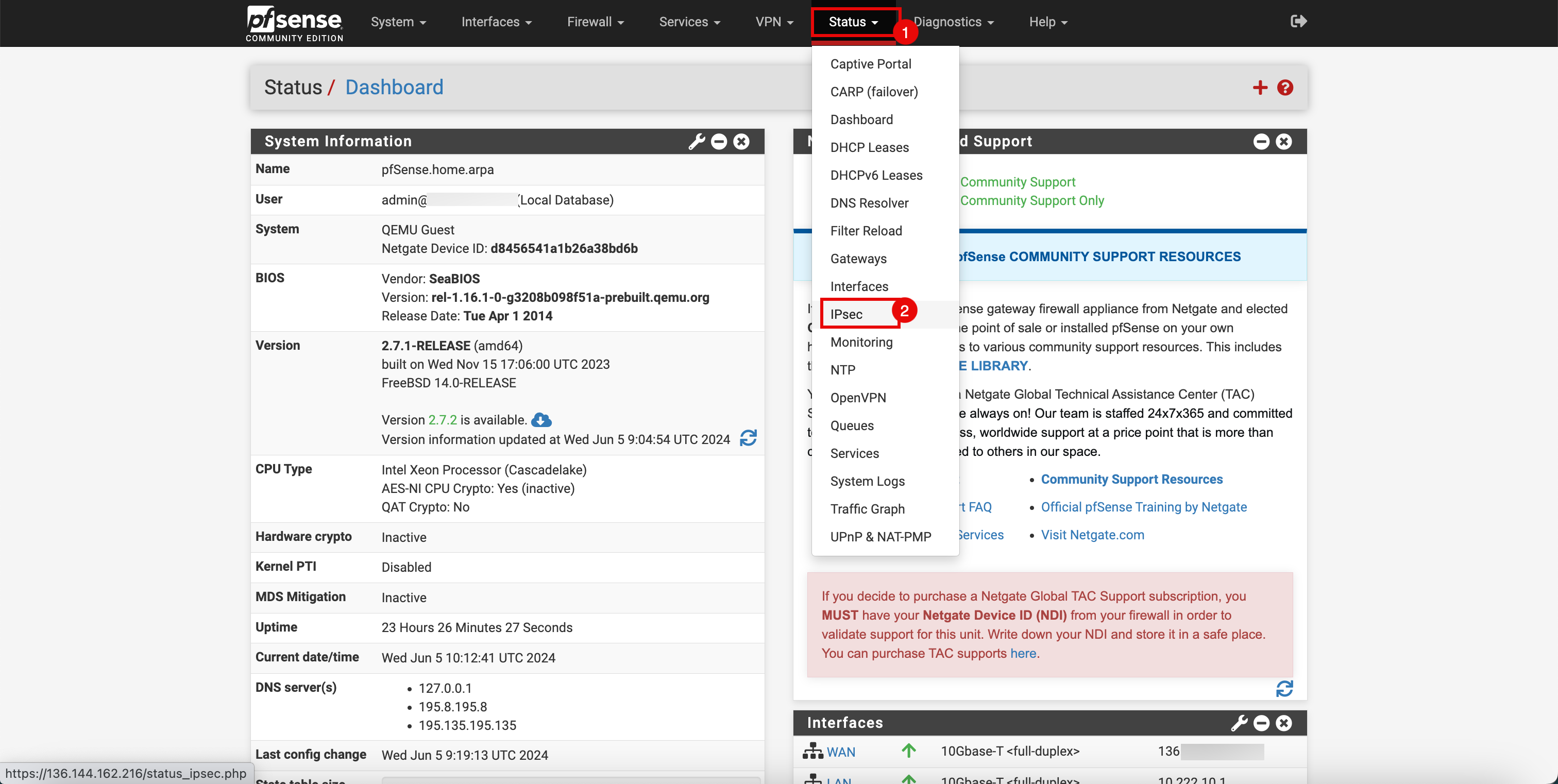

Tarea 7.4: Comprobación de las estadísticas de red VPN IPSec en la instancia de VPN pfSense (local)

-

Vaya al Portal PfSense.

- Haga clic en el menú desplegable Estado.

- Haga clic en IPSec.

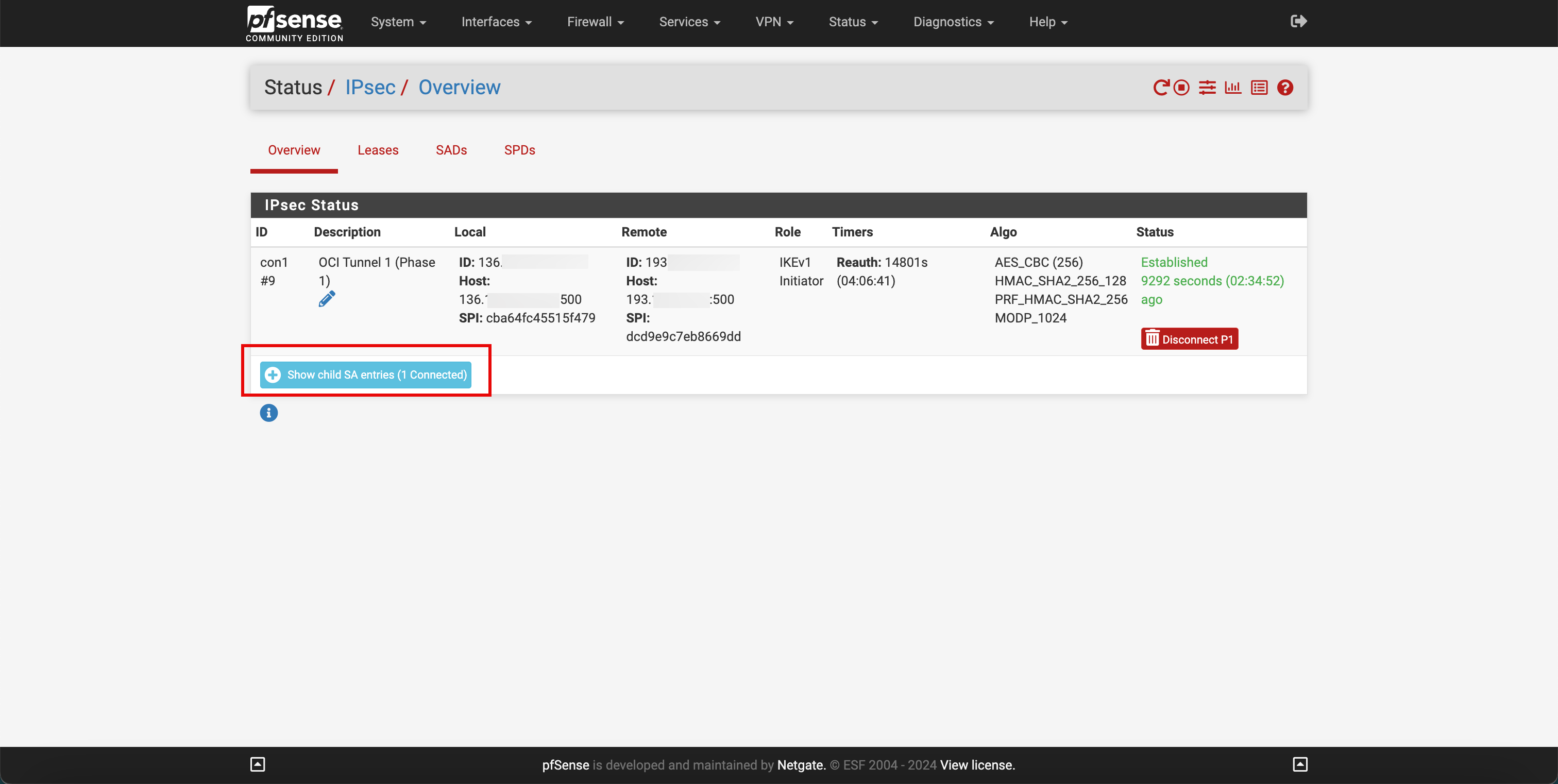

-

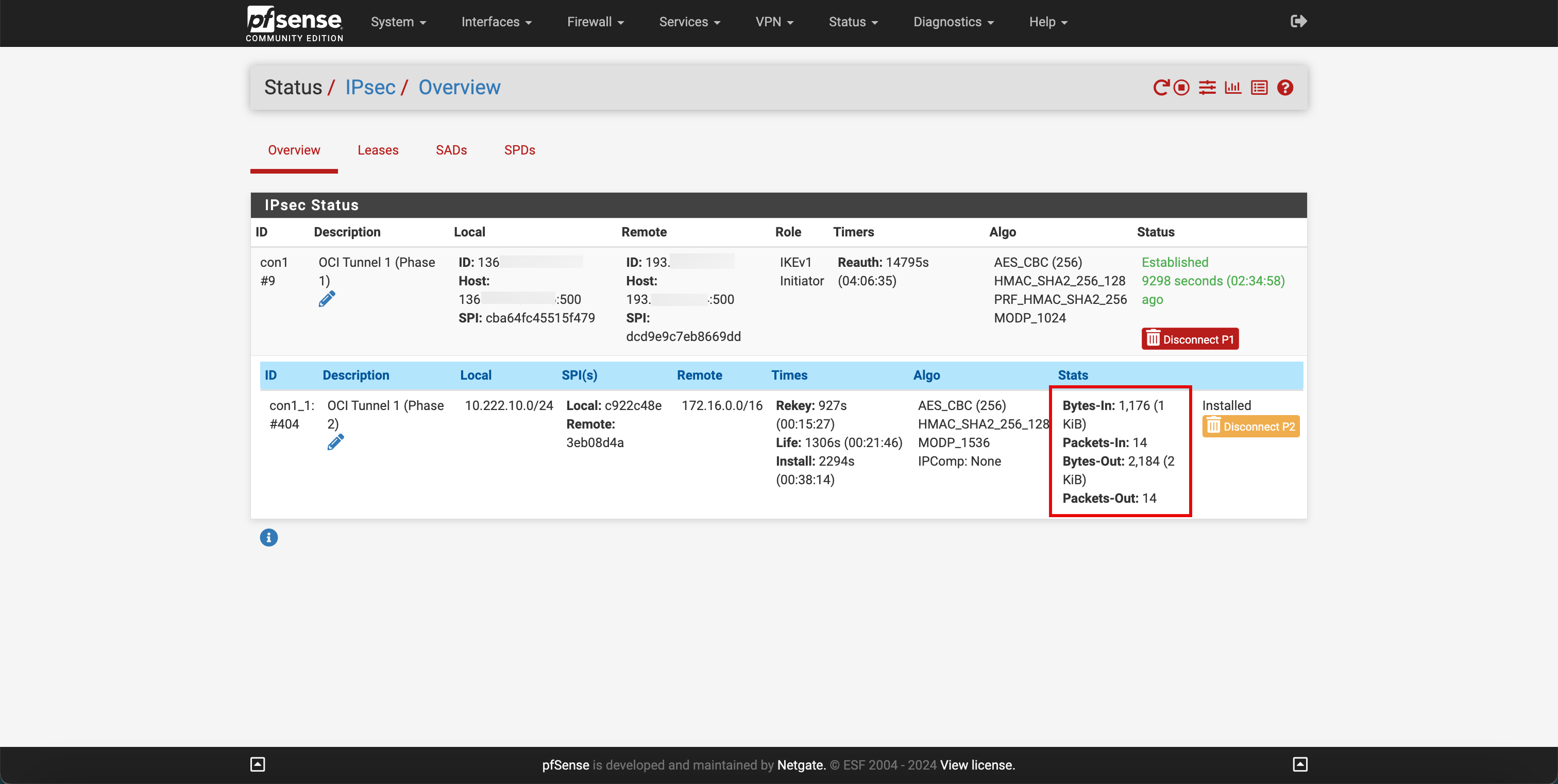

Haga clic en Mostrar entradas de SA secundarias (1 conexión).

-

Observe que los paquetes y los bytes entraron y salieron.

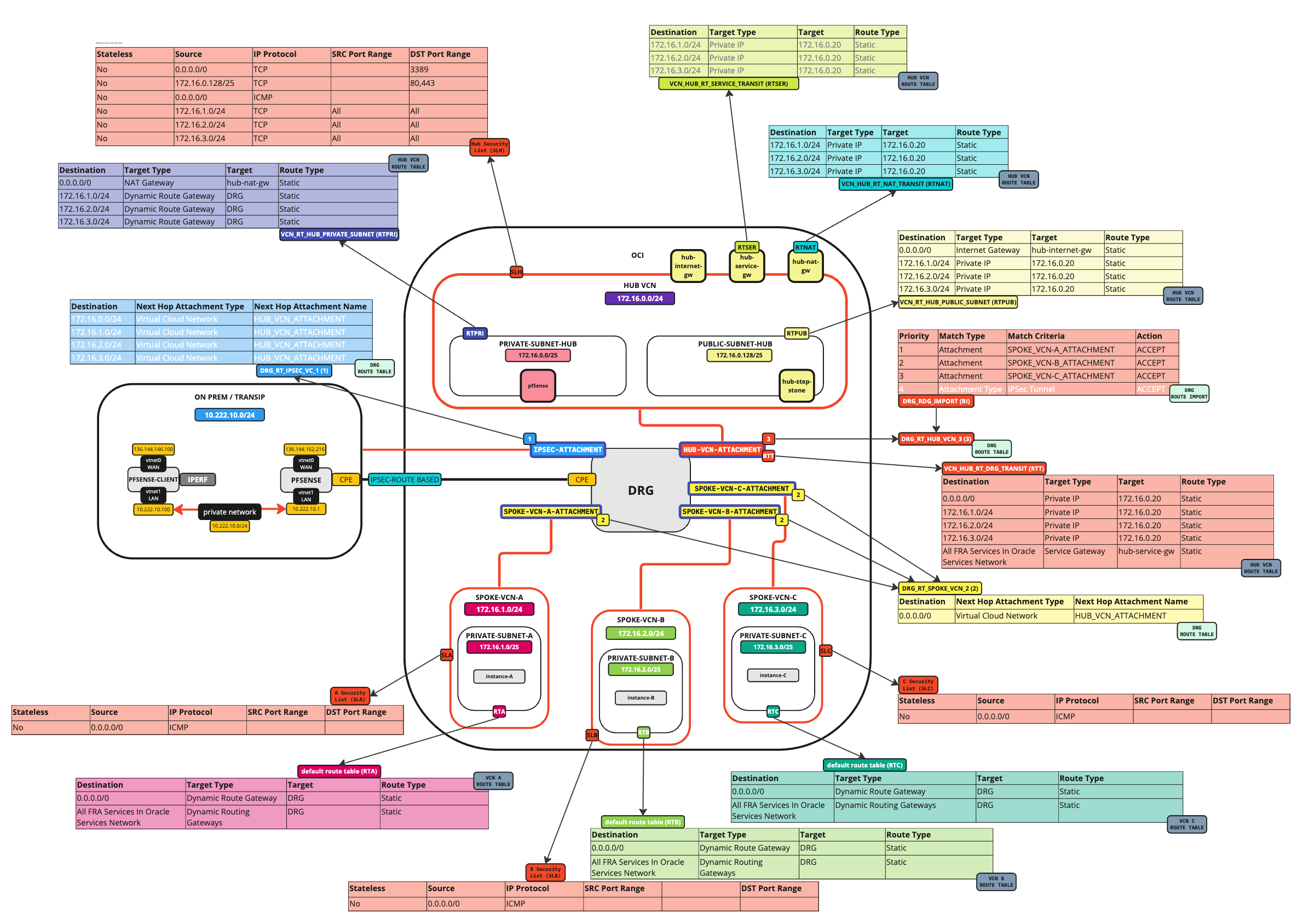

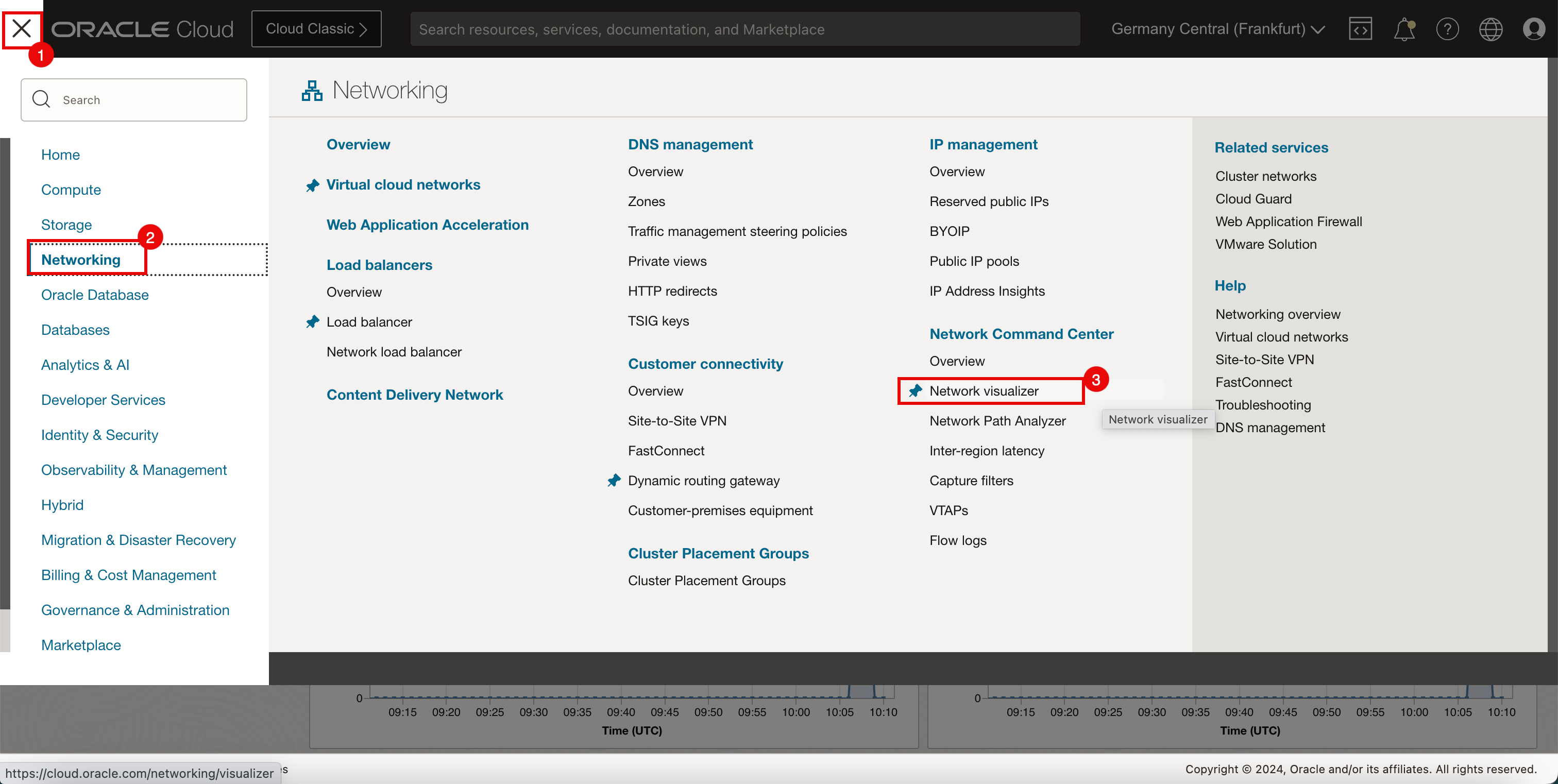

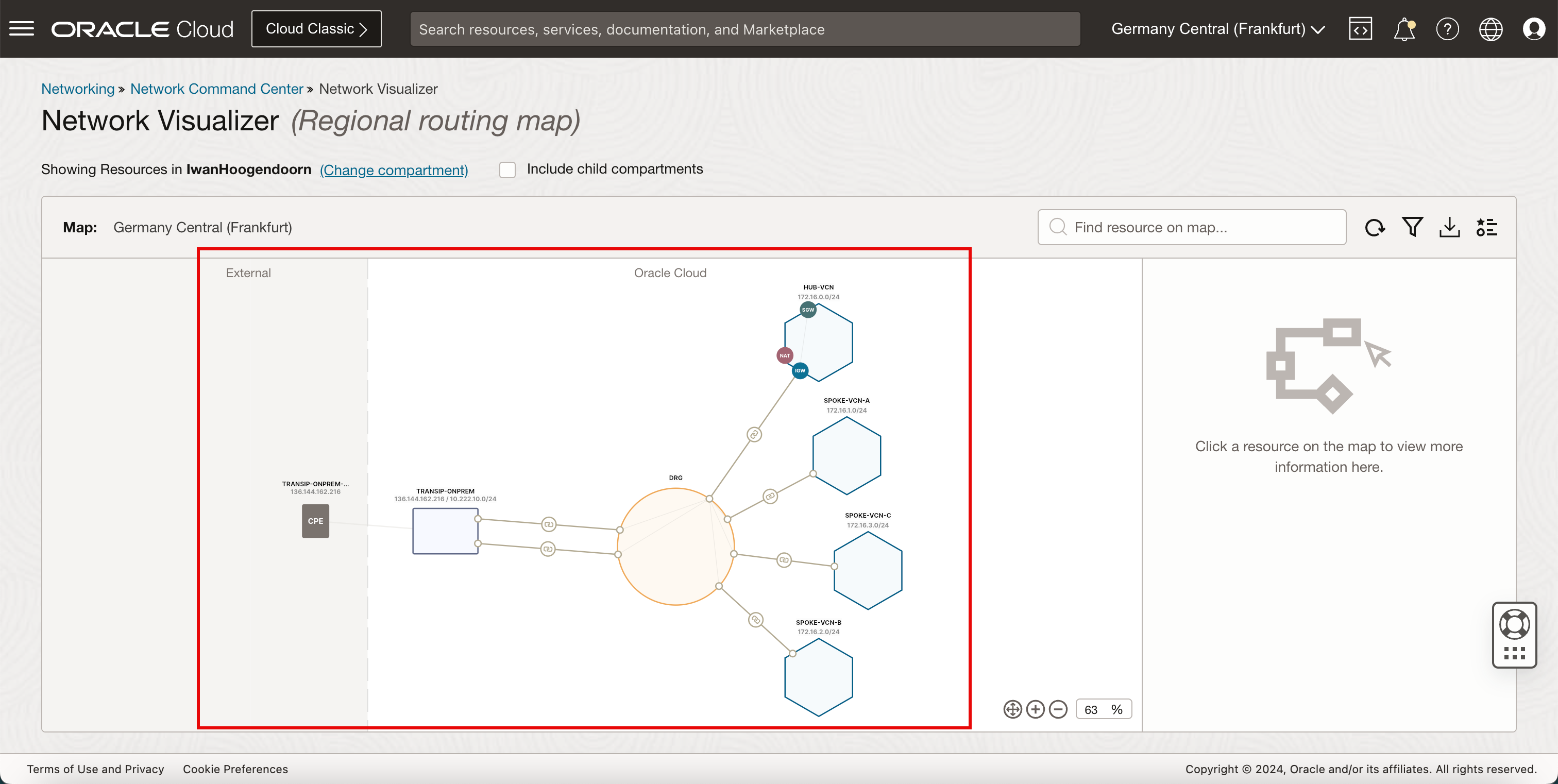

Network Visualizer

Como hemos agregado la VPN, podemos utilizar el visualizador de red en la consola de OCI para obtener una visión general de la red.

-

Vaya a la consola de OCI.

- Haga clic en el menú de hamburguesa (≡) en la esquina superior izquierda.

- Haga clic en Red.

- Haga clic en Visualizador de red.

-

Puede ver cuatro VCN (un hub y tres radios) y las ubicaciones locales conectadas con VPN.

Agradecimientos

- Autor: Iwan Hoogendoorn (especialista en redes de OCI)

Más recursos de aprendizaje

Explore otros laboratorios en docs.oracle.com/learn o acceda a más contenido de aprendizaje gratuito en el canal YouTube de Oracle Learning. Además, visite education.oracle.com/learning-explorer para convertirse en Oracle Learning Explorer.

Para obtener documentación sobre el producto, visite Oracle Help Center.

Connect On-premises to OCI using an IPSec VPN with Hub and Spoke VCN Routing Architecture

G10334-01

June 2024