Note:

- Este tutorial requiere acceso a Oracle Cloud. Para registrarse en una cuenta gratuita, consulte Introducción a la cuenta gratuita de Oracle Cloud Infrastructure.

- Utiliza valores de ejemplo para credenciales, arrendamiento y compartimentos de Oracle Cloud Infrastructure. Al completar el laboratorio, sustituya estos valores por otros específicos de su entorno en la nube.

Instalación de un firewall pfSense en Oracle Cloud Infrastructure

Introducción

Nota: Netgate u Oracle no soportan oficialmente pfSense en Oracle Cloud Infrastructure. Póngase en contacto con el equipo de soporte de pfSense antes de probar este tutorial.

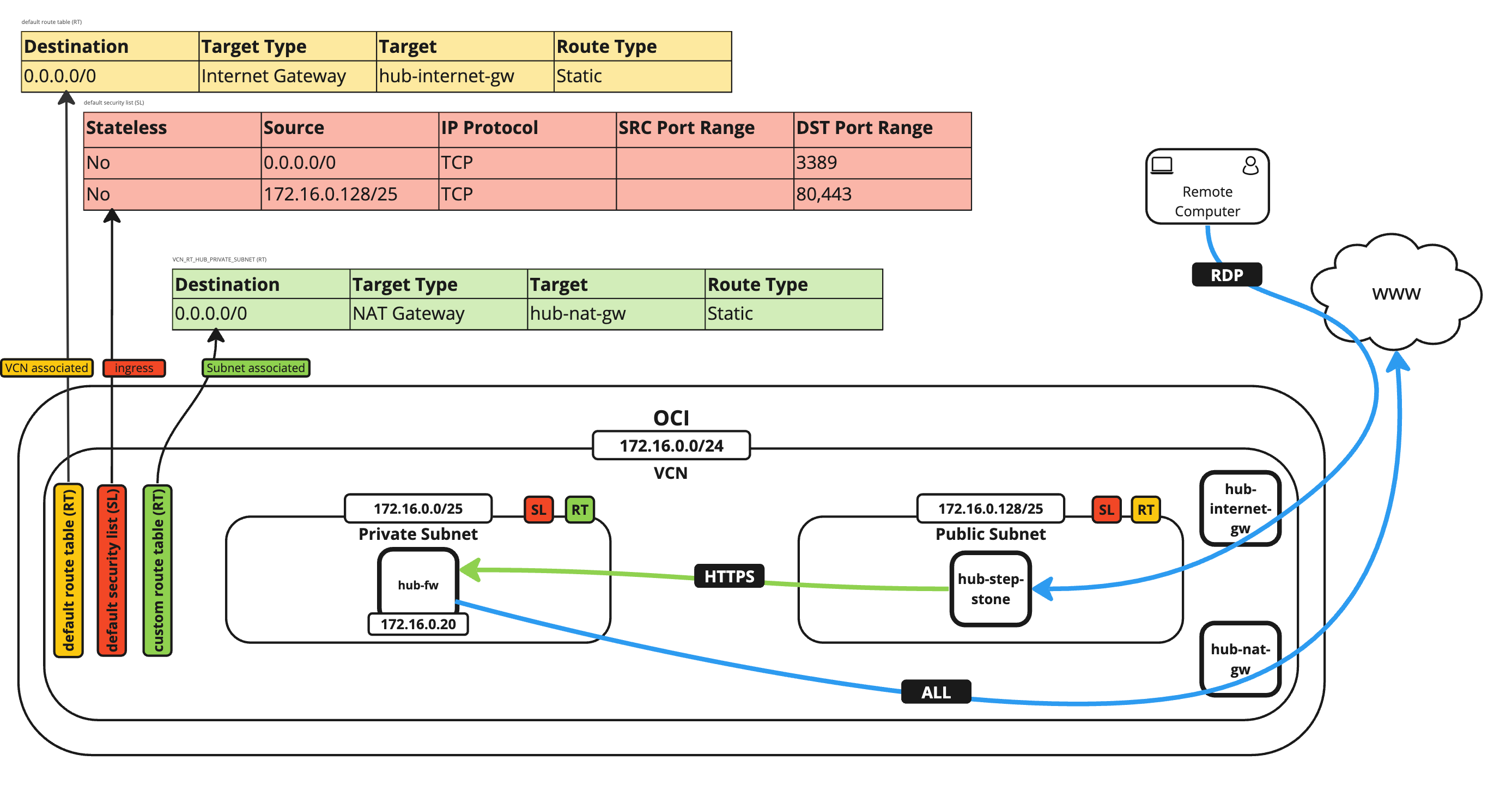

pfSense es un firewall que se puede utilizar para fines de producción o prueba en el que puede simular los servicios de firewall nativos de Oracle Cloud Infrastructure (OCI). Esta configuración de firewall pfSense se puede utilizar dentro de un escenario de enrutamiento de VCN radial y de hub.

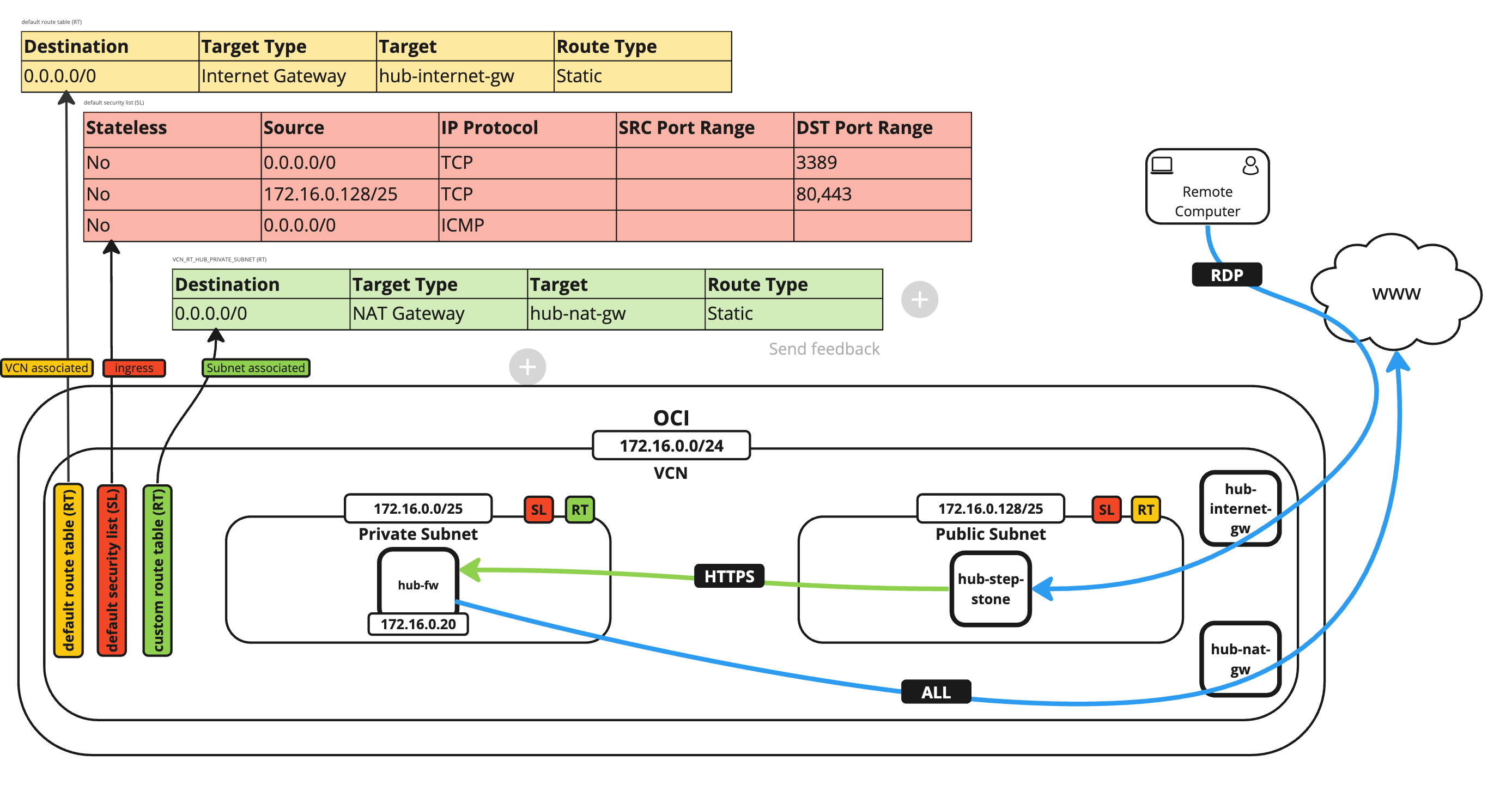

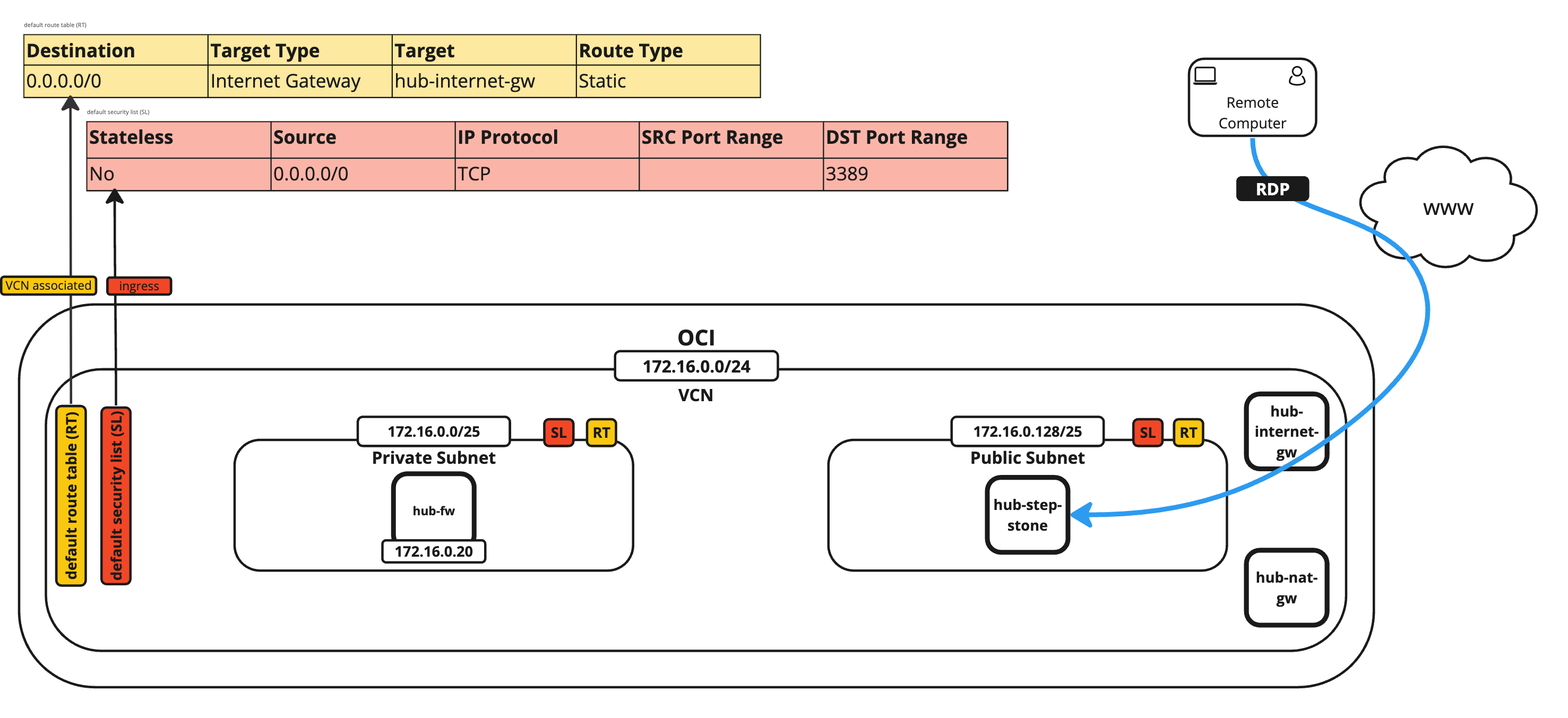

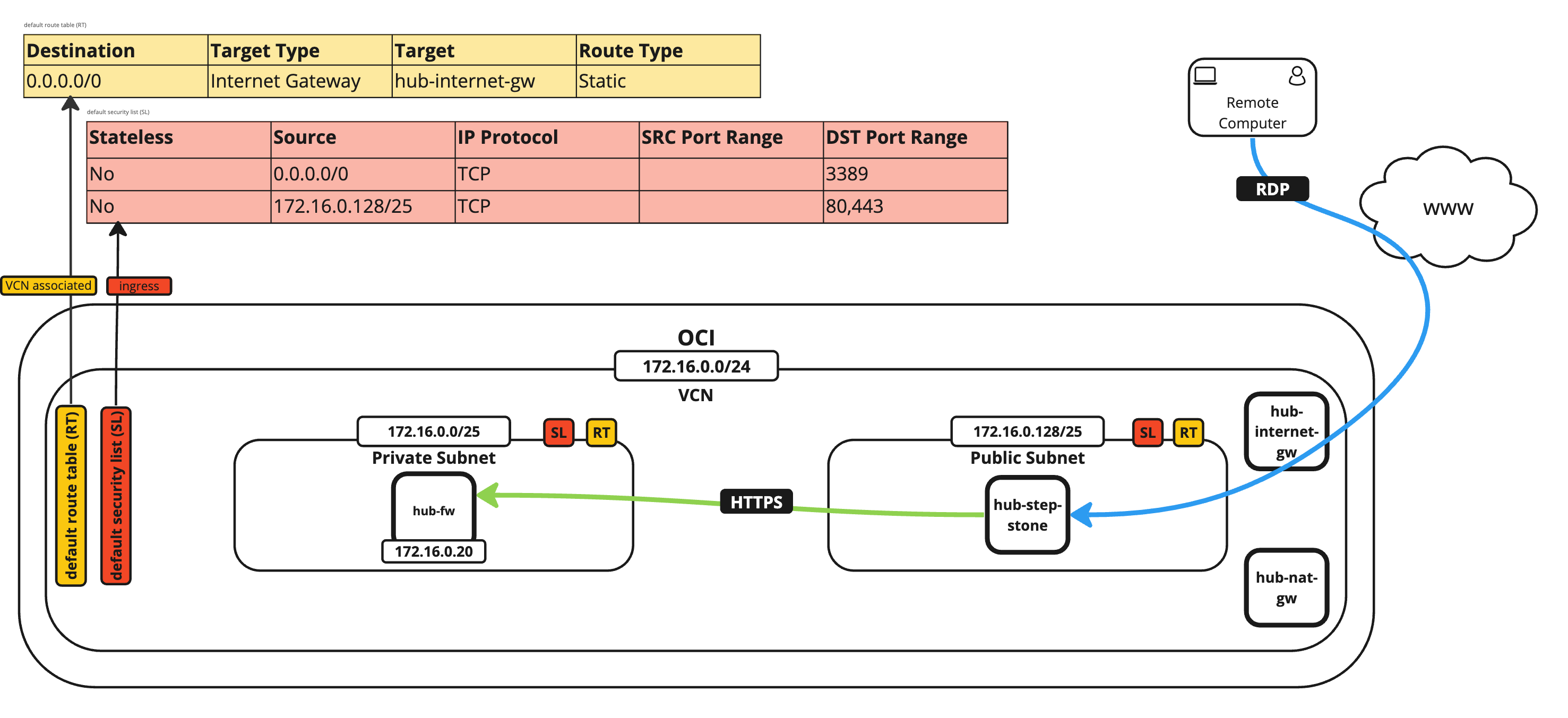

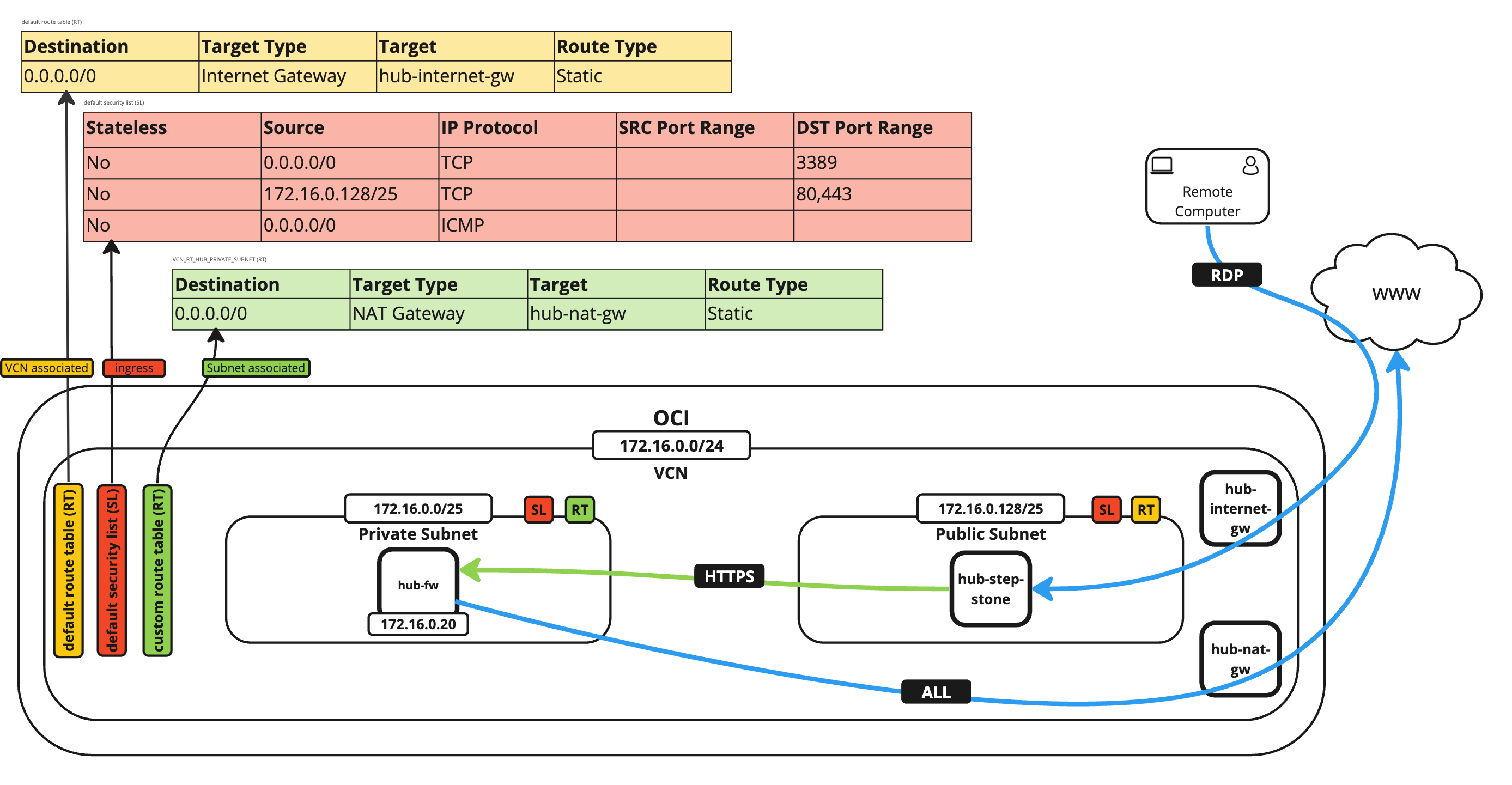

En la siguiente imagen se muestra cómo será el entorno cuando haya terminado con el despliegue y la configuración.

Objetivos

- Configure un firewall pfSense dentro de OCI. Realizaremos ajustes en las listas de enrutamiento y seguridad para que el firewall pfSense se pueda gestionar correctamente y realizaremos algunas pruebas de ICMP para verificar la conectividad.

Requisitos

- Antes de empezar a configurar el firewall pfSense en OCI, es importante tener otra instancia que pueda conectarse al nuevo firewall pfSense mediante su explorador web para realizar la gestión en el firewall pfSense. En este tutorial, hemos creado una instancia de Windows para ello. Asegúrate de tener algo similar.

Tarea 1: Descarga de la imagen pfSense

-

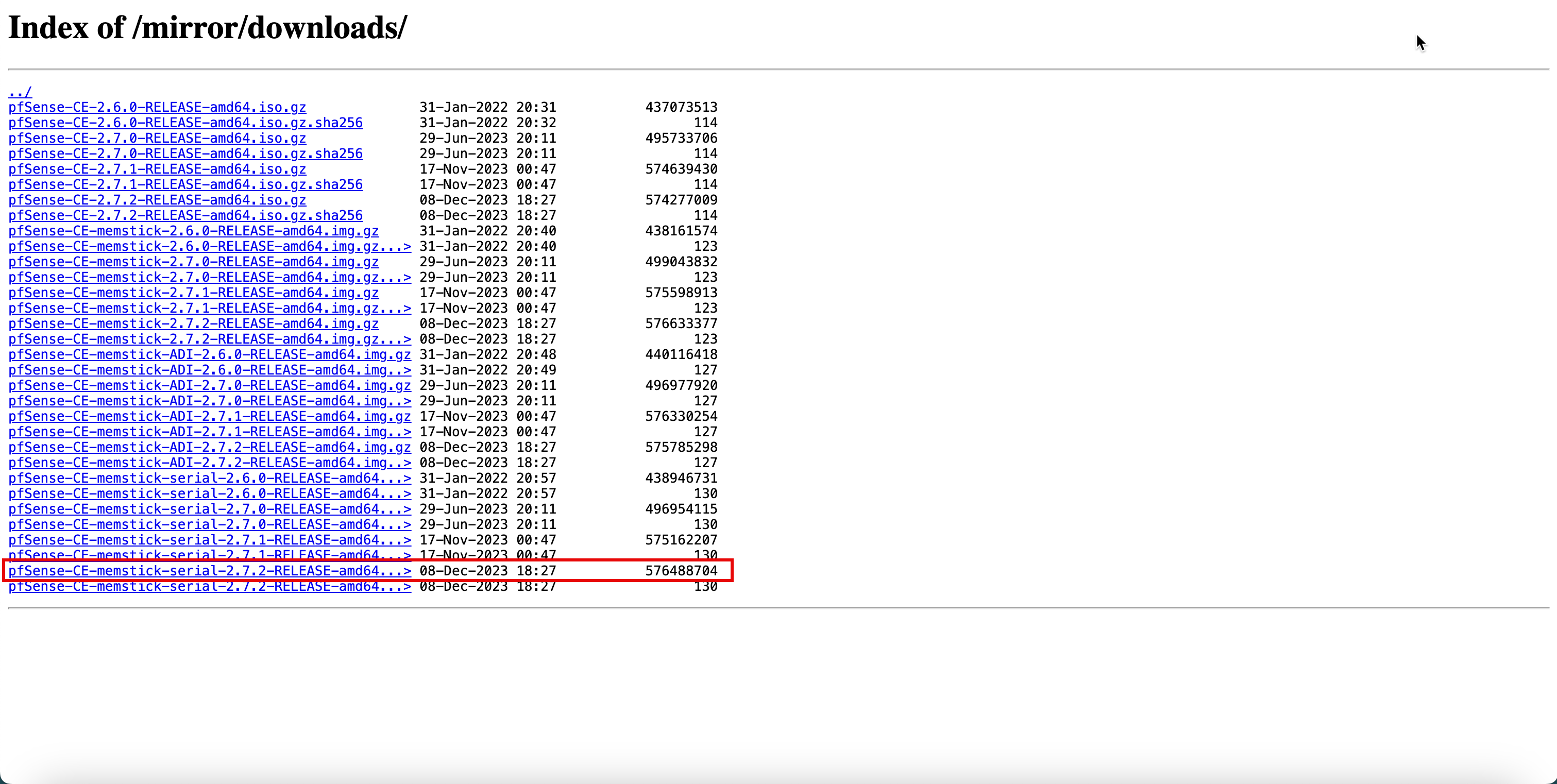

Descargue la imagen pfSense desde el sitio web de Netgate. Asegúrese de descargar la versión

memstick-serial. El nombre de archivo de la imagen que estamos utilizando espfSense-CE-memstick-serial-2.7.2-RELEASE-amd64.img.gz. Para obtener más información, consulte Netgate.

- La imagen tendrá el formato

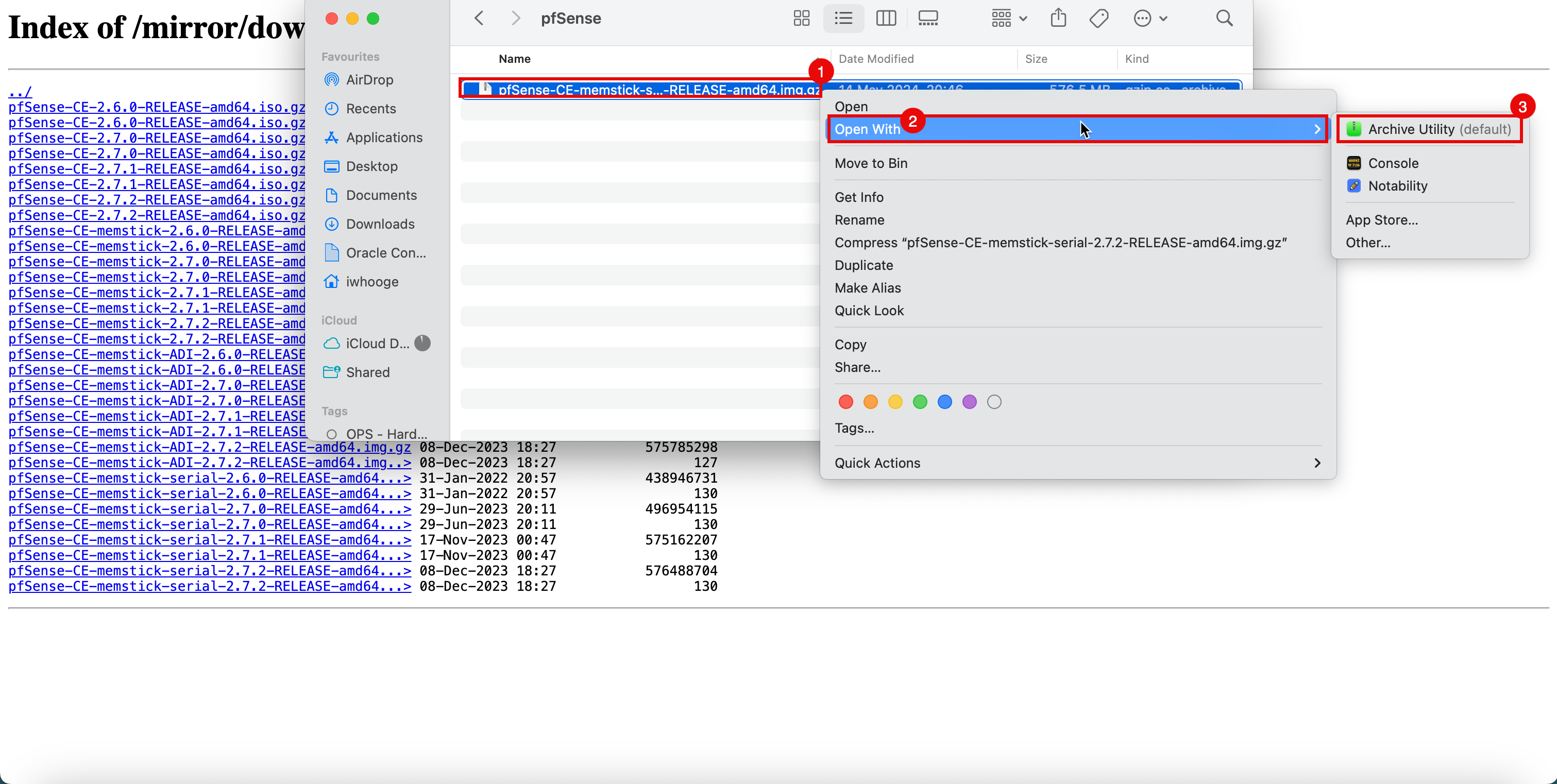

.gz. - Si está utilizando OS X, haga clic con el botón derecho en el archivo comprimido y haga clic en Abrir con.

- Seleccione Utilidad de archivo (valor predeterminado) para descomprimir la imagen.

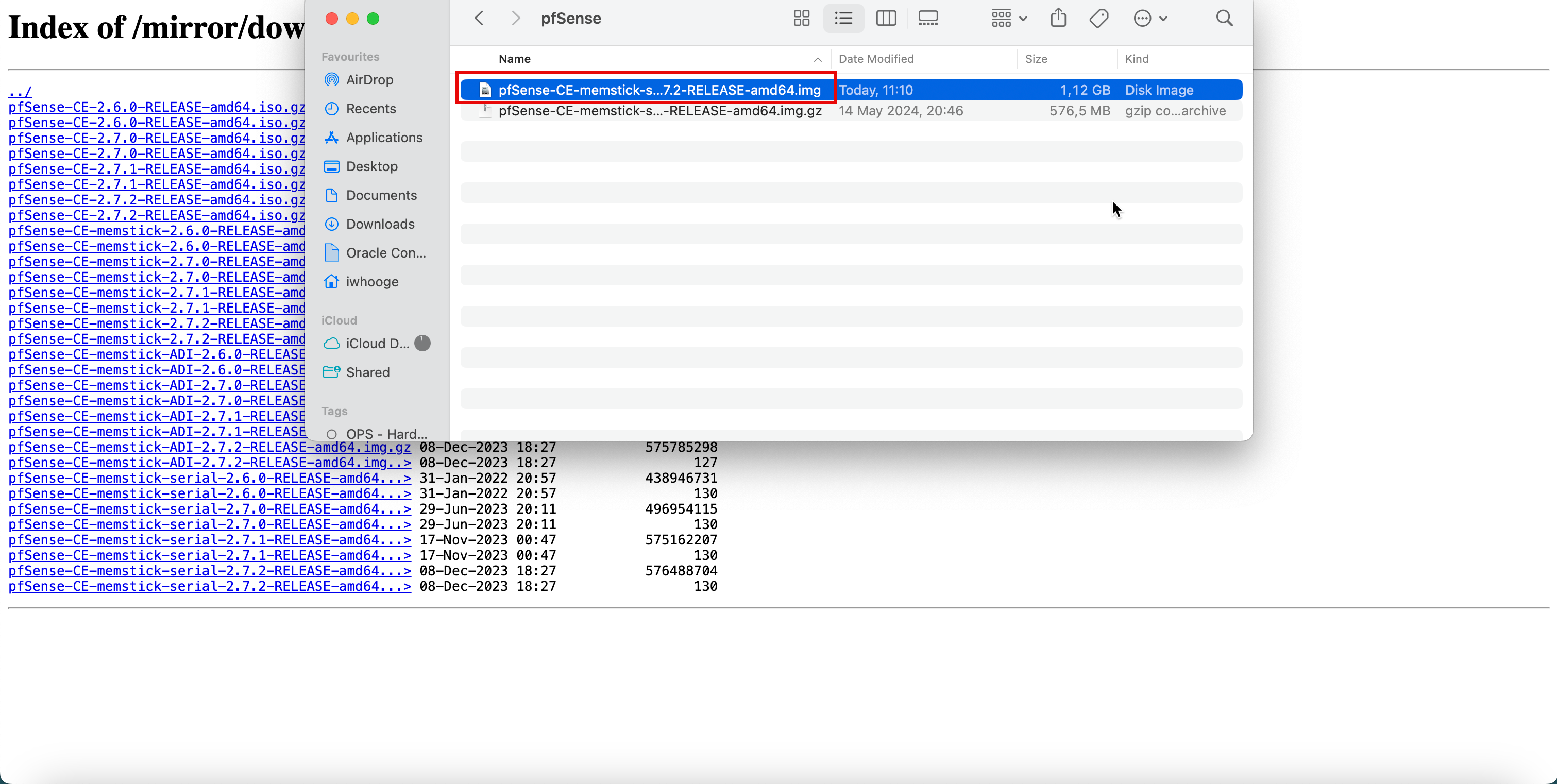

- La imagen tendrá el formato

-

Observe que el nombre de archivo de la imagen es

pfSense-CE-memstick-serial-2.7.2-RELEASE-amd64.img.

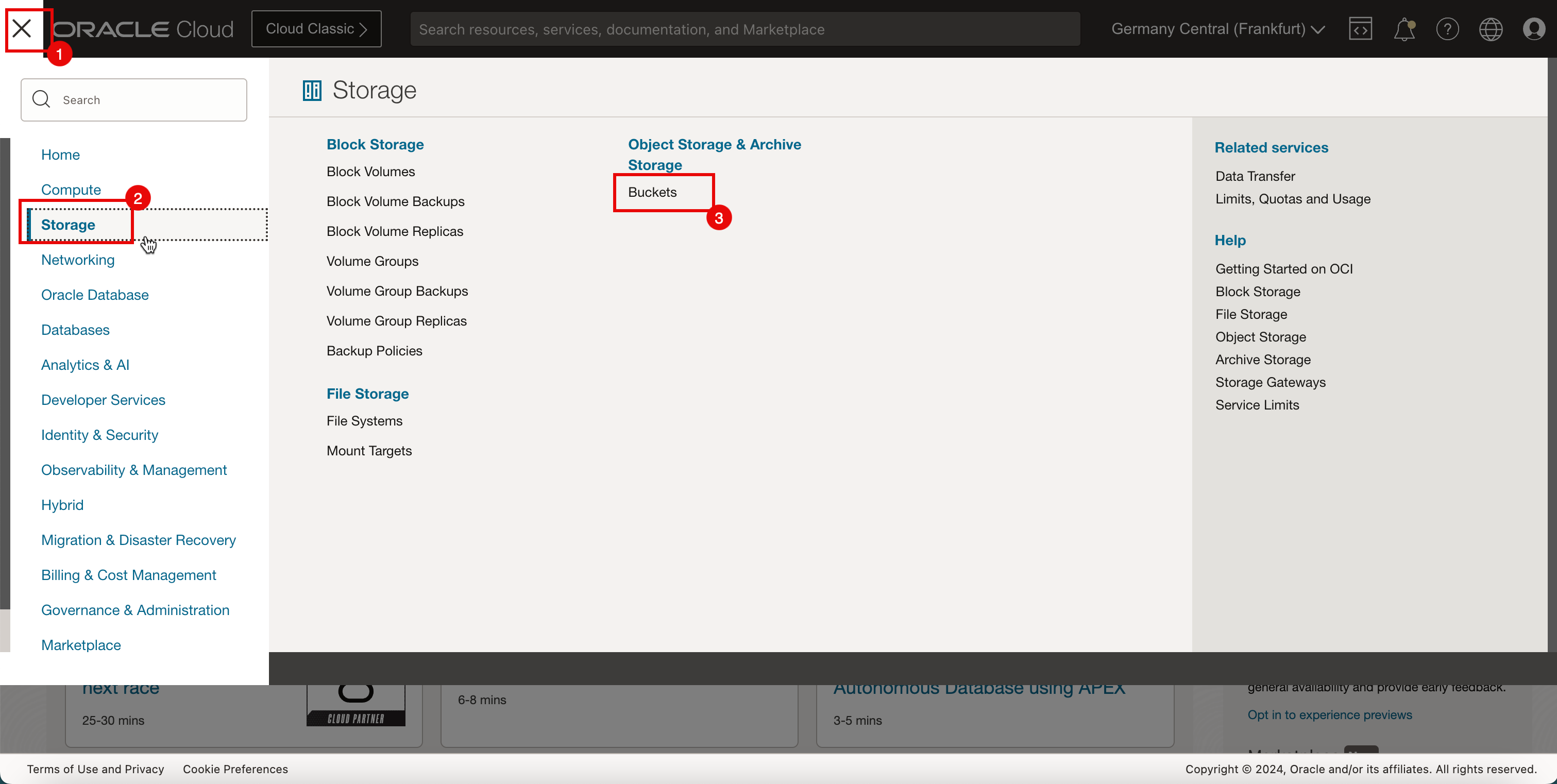

Tarea 2: Creación de un cubo de OCI Object Storage

En esta tarea, crearemos un cubo de OCI Object Storage que se utilizará para cargar la imagen pfSense y se utilizará para crear una imagen personalizada.

-

Cree un cubo de almacenamiento.

- Haga clic en el menú de hamburguesa (≡) en la esquina superior izquierda.

- Haga clic en Almacenamiento.

- Haga clic en Cubos.

-

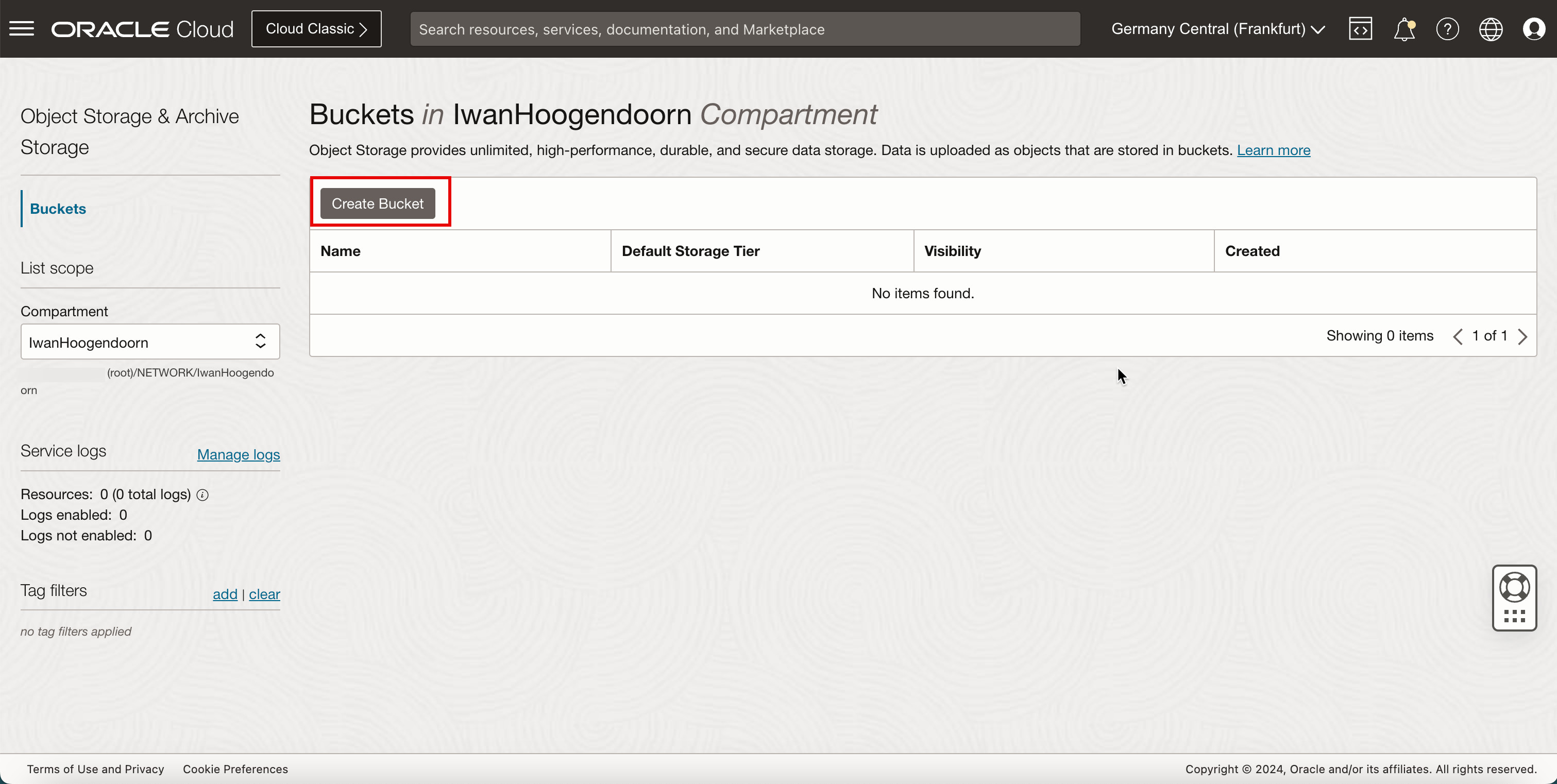

Haga clic en Crear cubo.

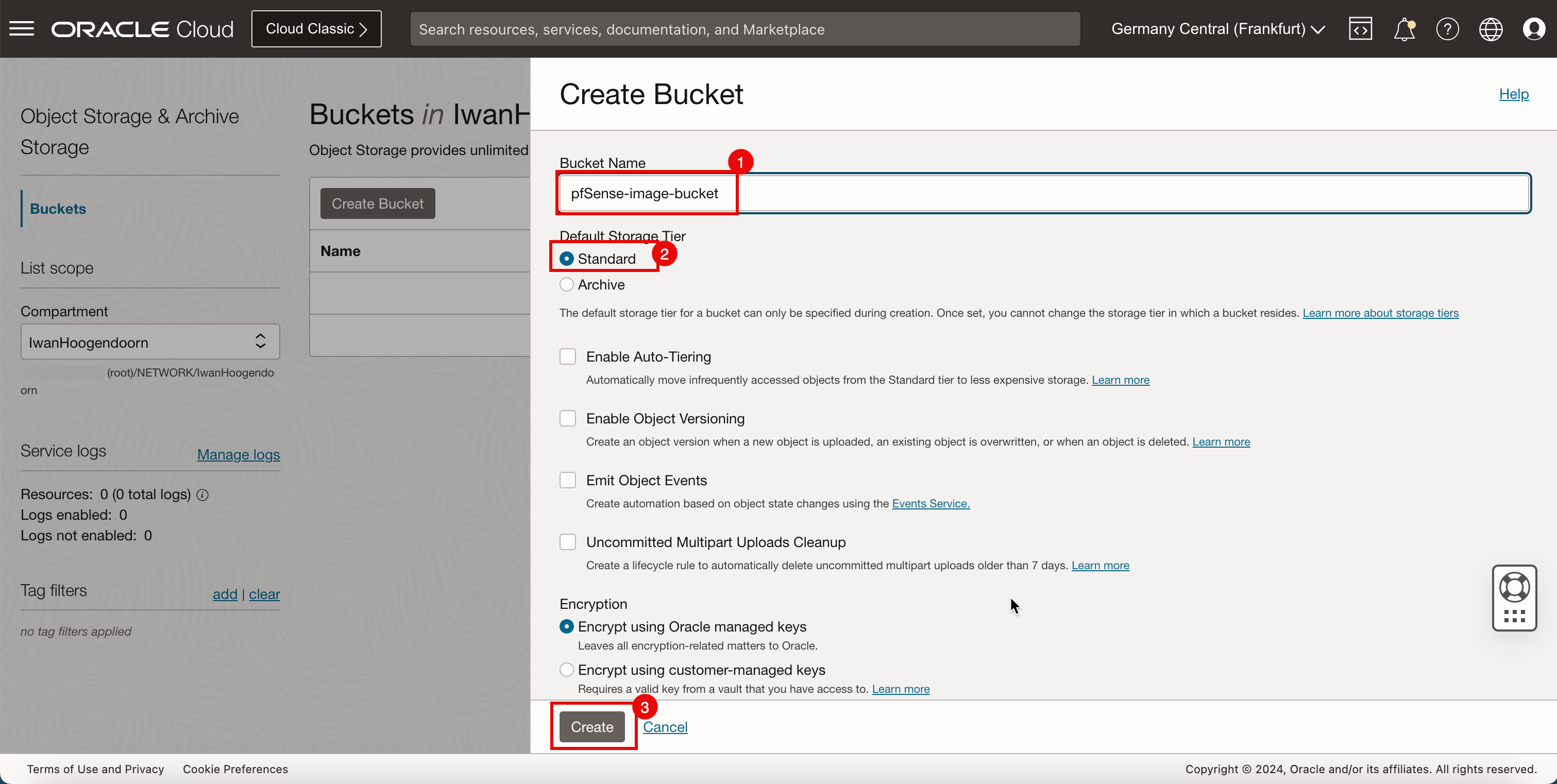

- Introduzca un Nombre de depósito.

- Seleccione el nivel de almacenamiento Standard como Default Storage Tier.

- Haga clic en Crear.

-

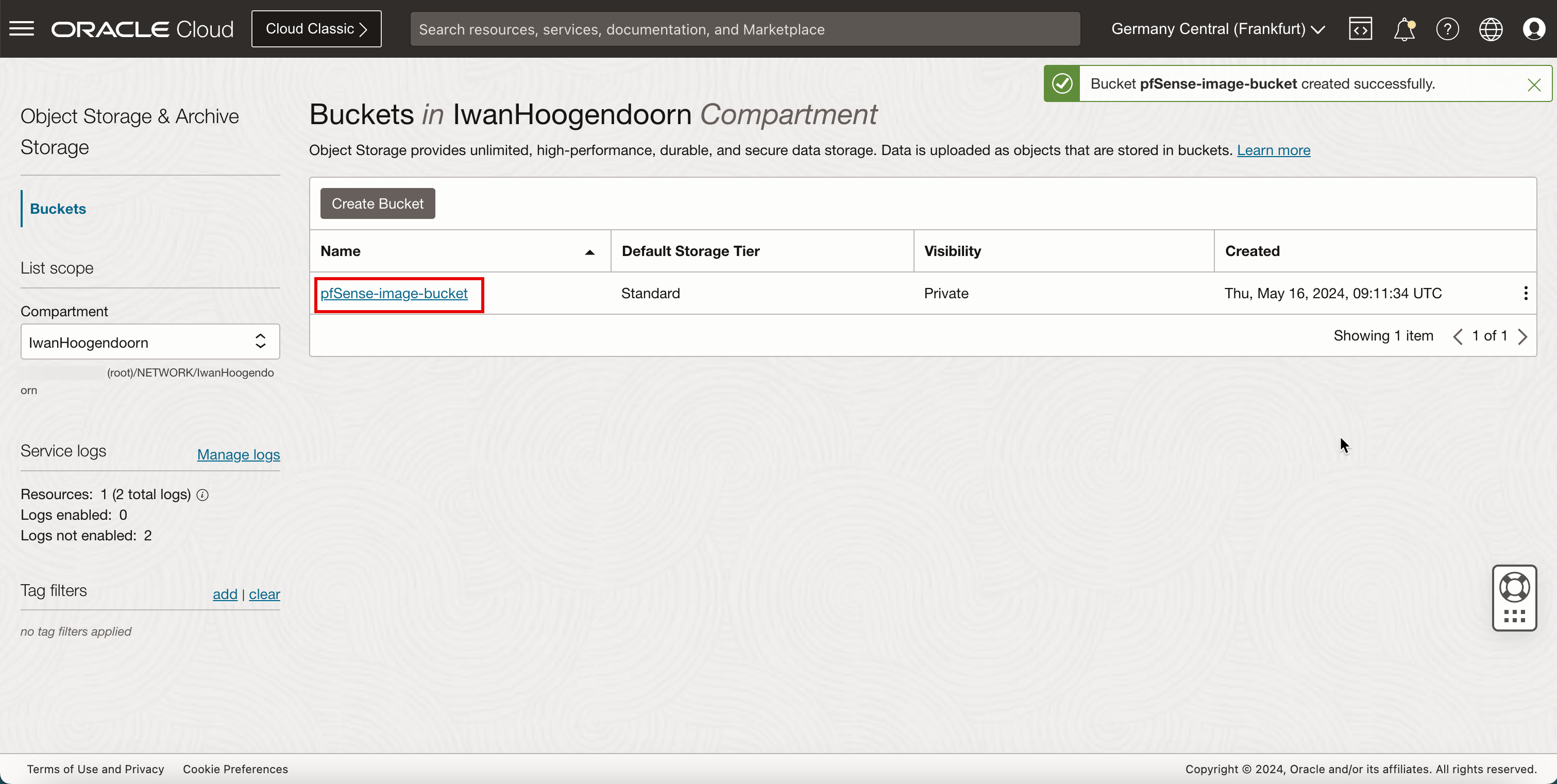

Observe que se crea el cubo de almacenamiento.

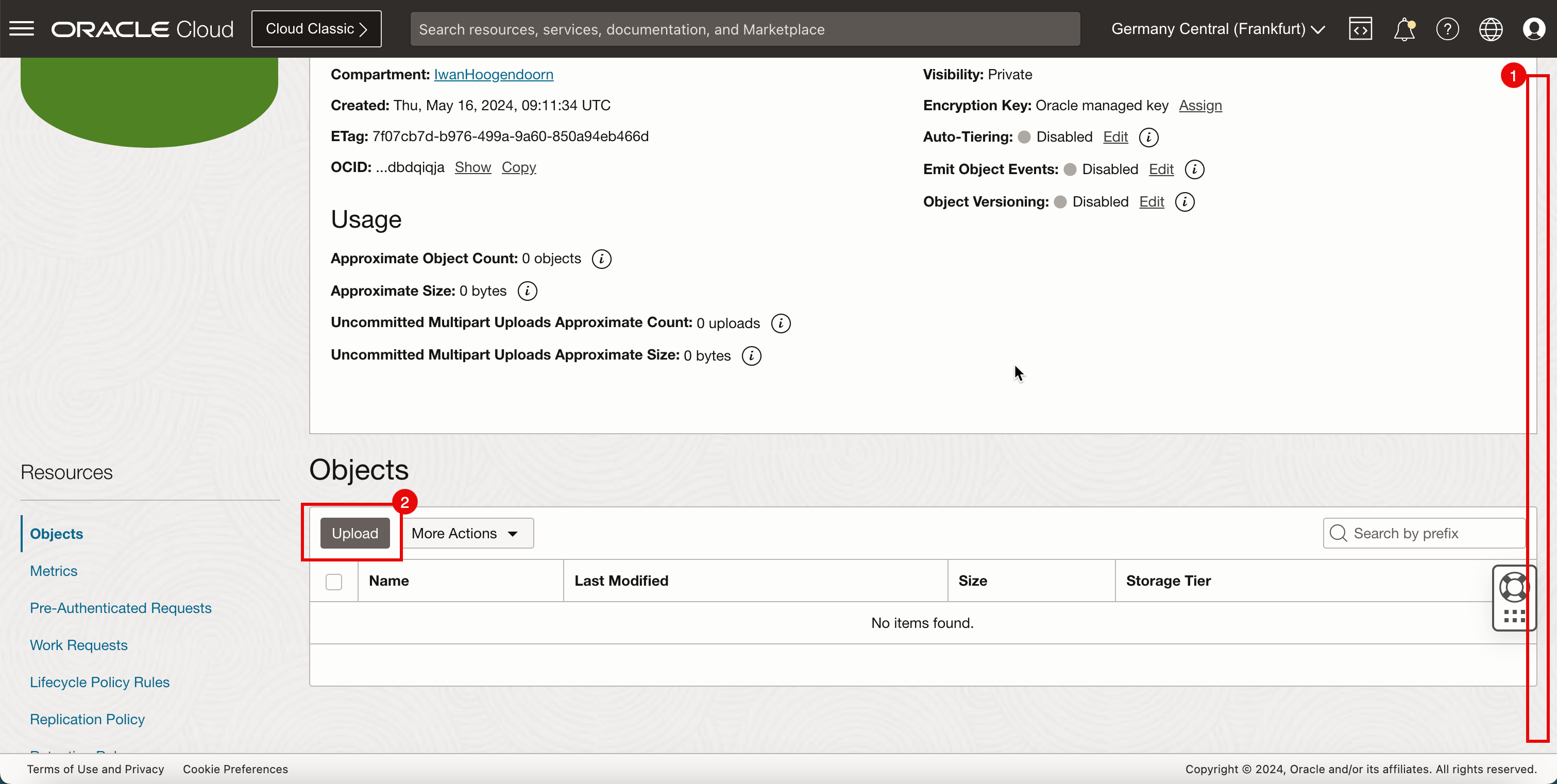

Tarea 3: Carga de la imagen pfSense en el cubo de almacenamiento

-

Cargue la imagen que hemos descargado en la tarea 1.

- Desplazar hacia abajo.

- Haga clic en Cargar.

-

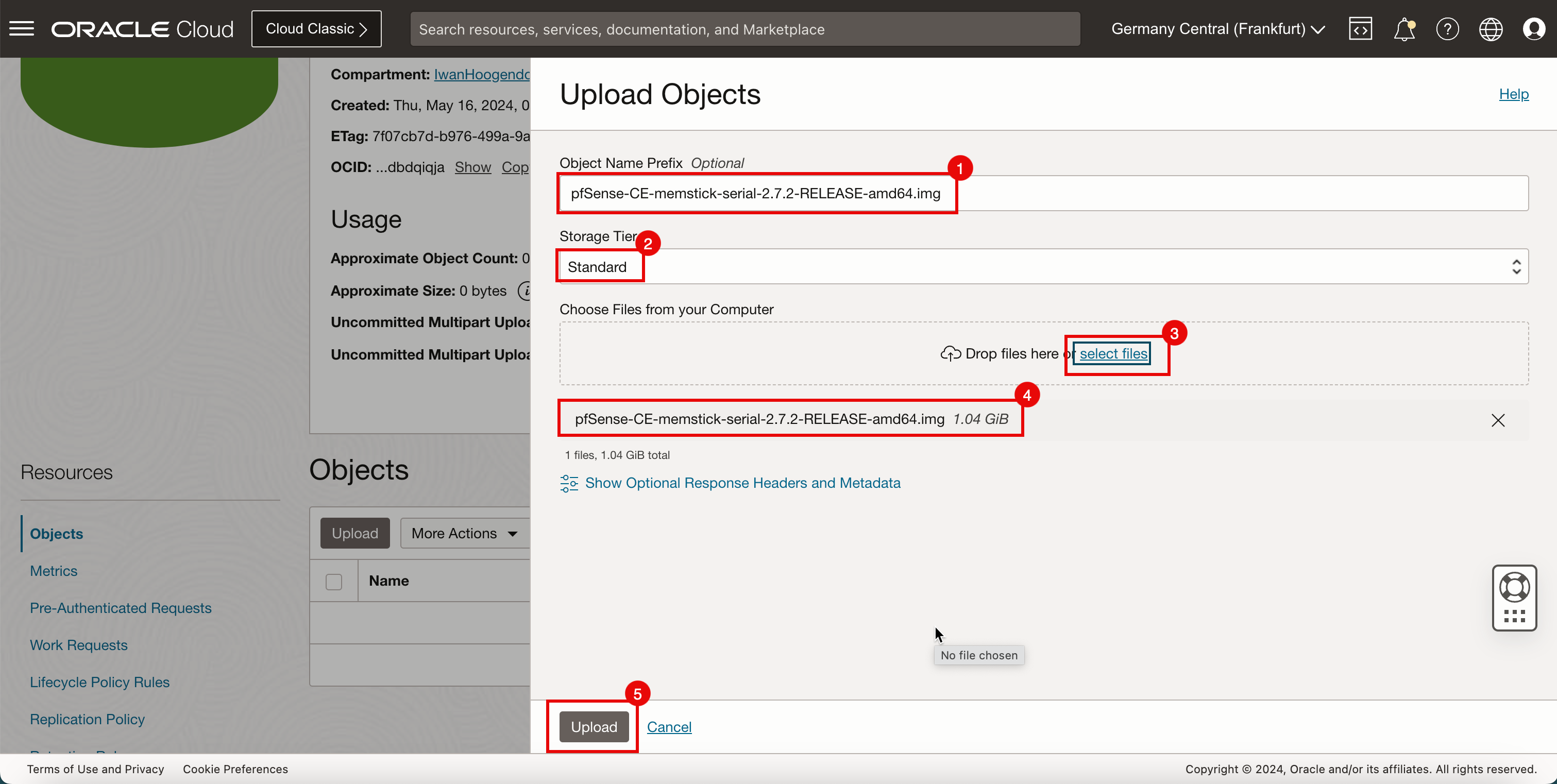

En la pantalla Cargar objetos, introduzca la siguiente información.

- Introduzca el prefijo de nombre de objeto.

- Seleccione Standard como Storage Tier.

- Haga clic en seleccionar archivos y seleccione la imagen pfSense.

- Cuando haya seleccionado la imagen pfSense, la verá en la siguiente sección.

- Haga clic en Cargar.

-

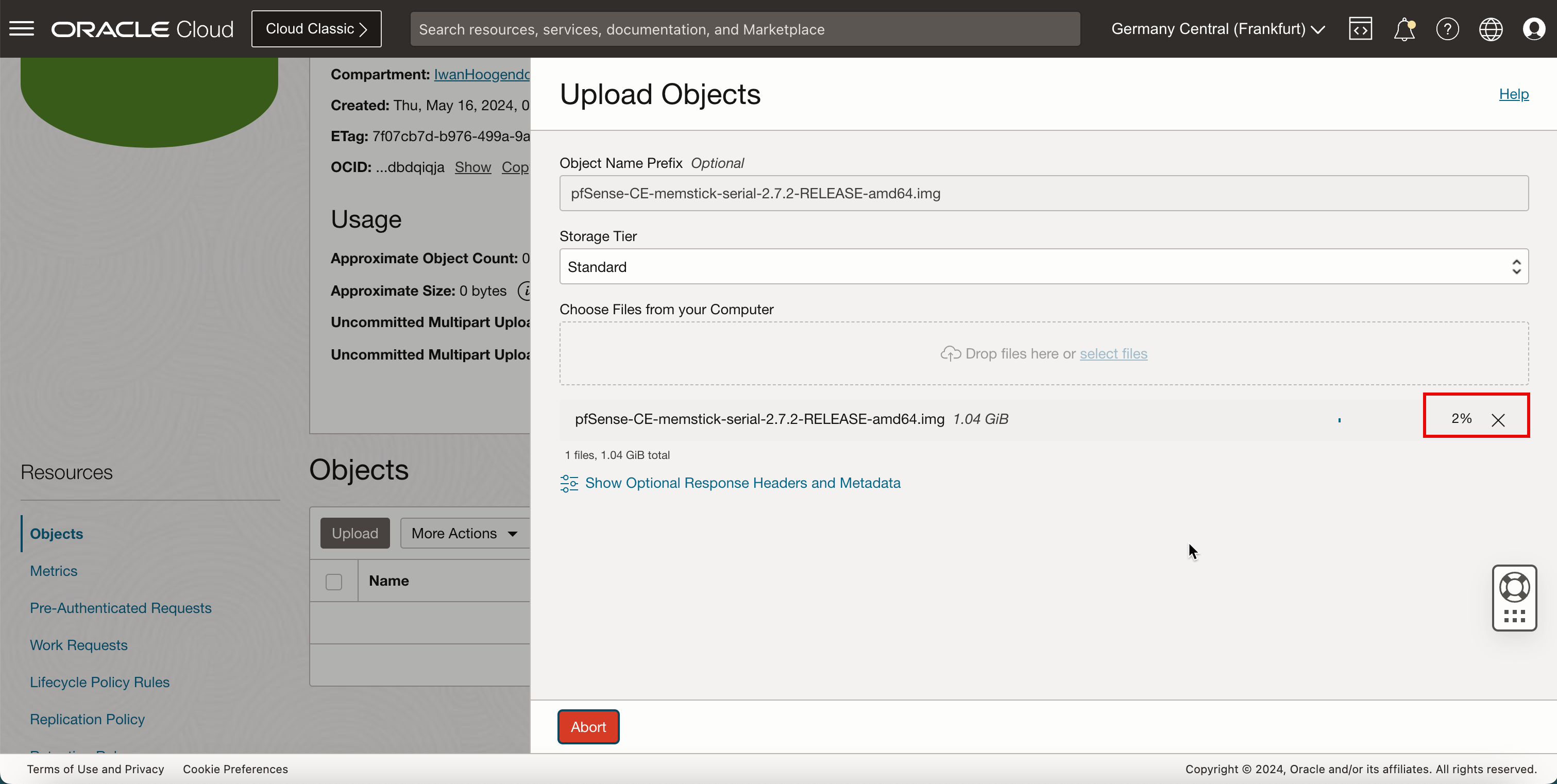

Mientras la imagen pfSense se carga en el cubo de almacenamiento, puede supervisar el progreso.

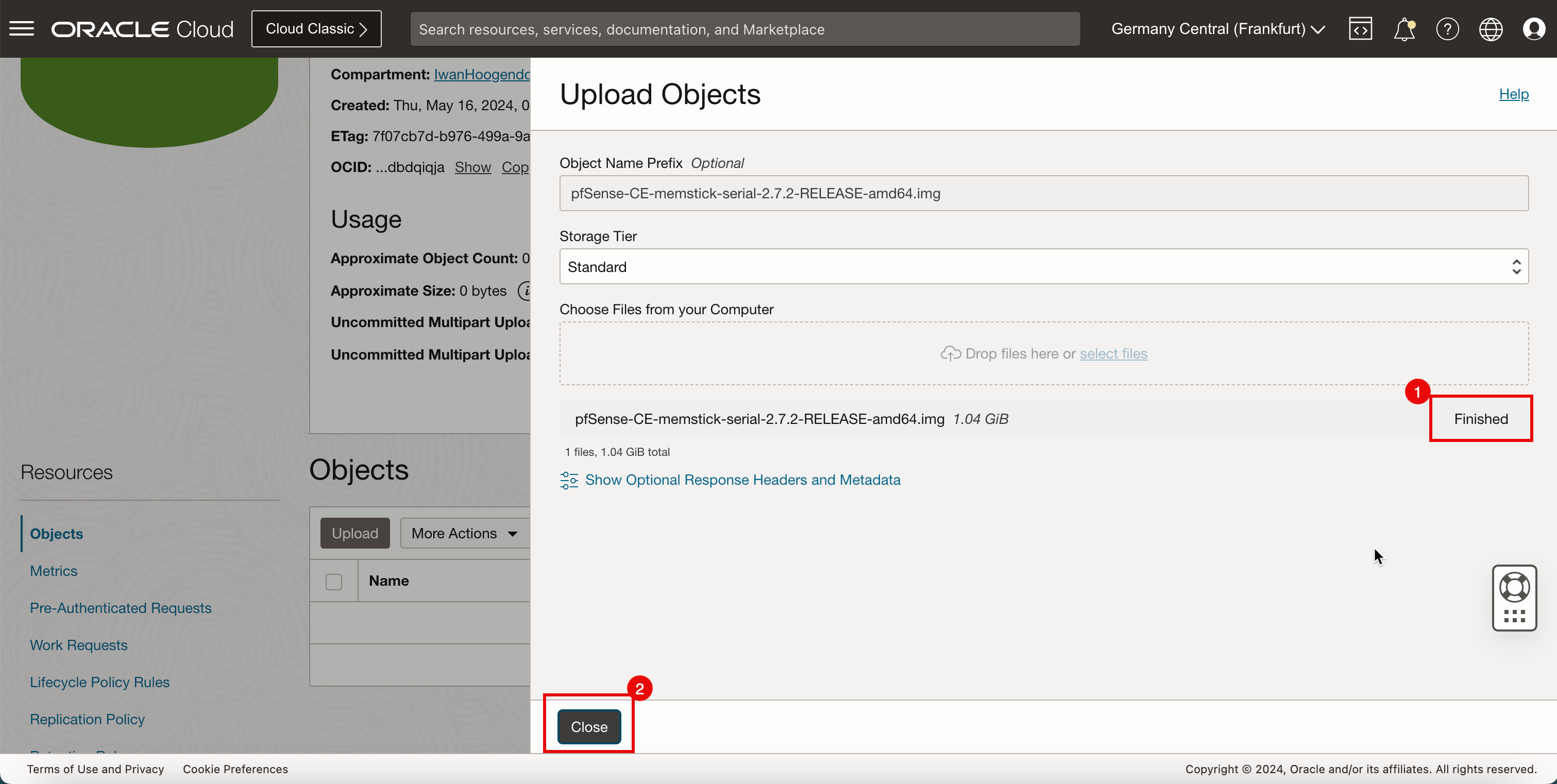

- Cuando la imagen pfSense se cargue por completo, el estado de progreso será Finalizado.

- Haga clic en Cerrar.

Tarea 4: Creación de una imagen personalizada

Hemos cargado la imagen pfSense. Ahora, necesitamos crear una imagen de OCI personalizada a partir de esta imagen cargada. Esta imagen de OCI personalizada se utilizará para crear la instancia de firewall pfSense.

-

Crear una imagen personalizada.

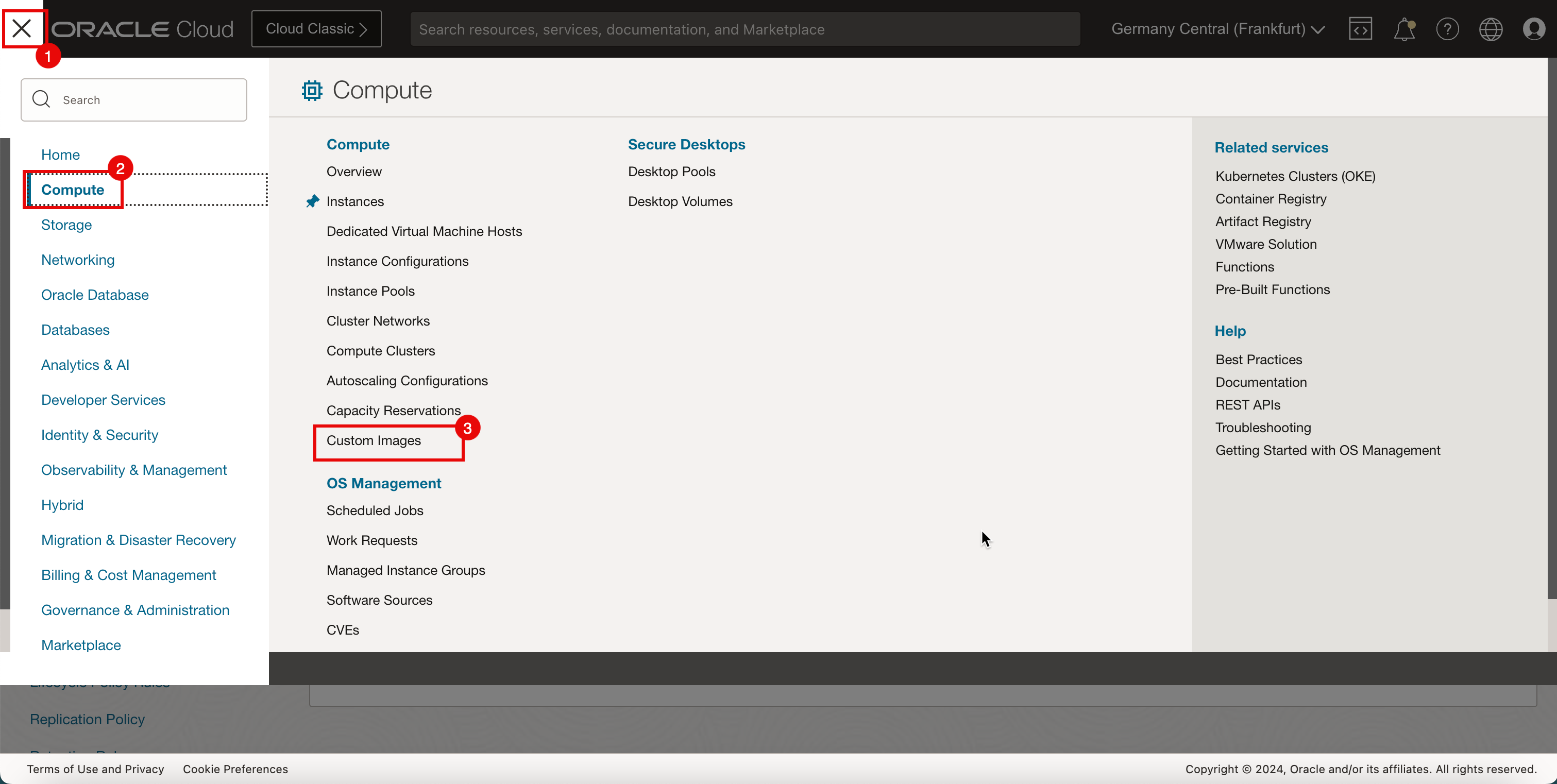

- Haga clic en el menú de hamburguesa (≡) en la esquina superior izquierda.

- Haga clic en Calcular.

- Haga clic en Imagen personalizada.

-

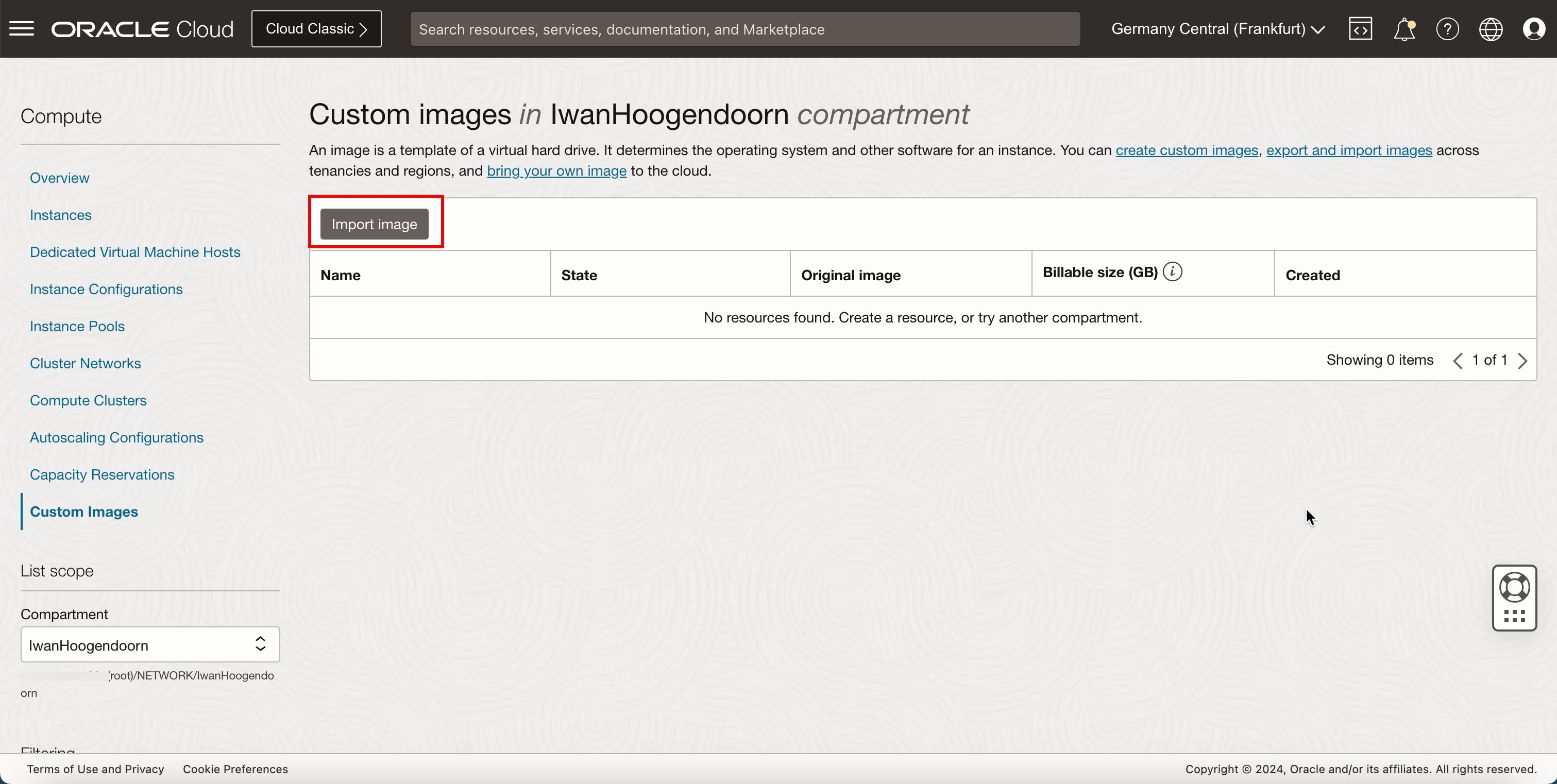

Haga clic en Importar imagen.

-

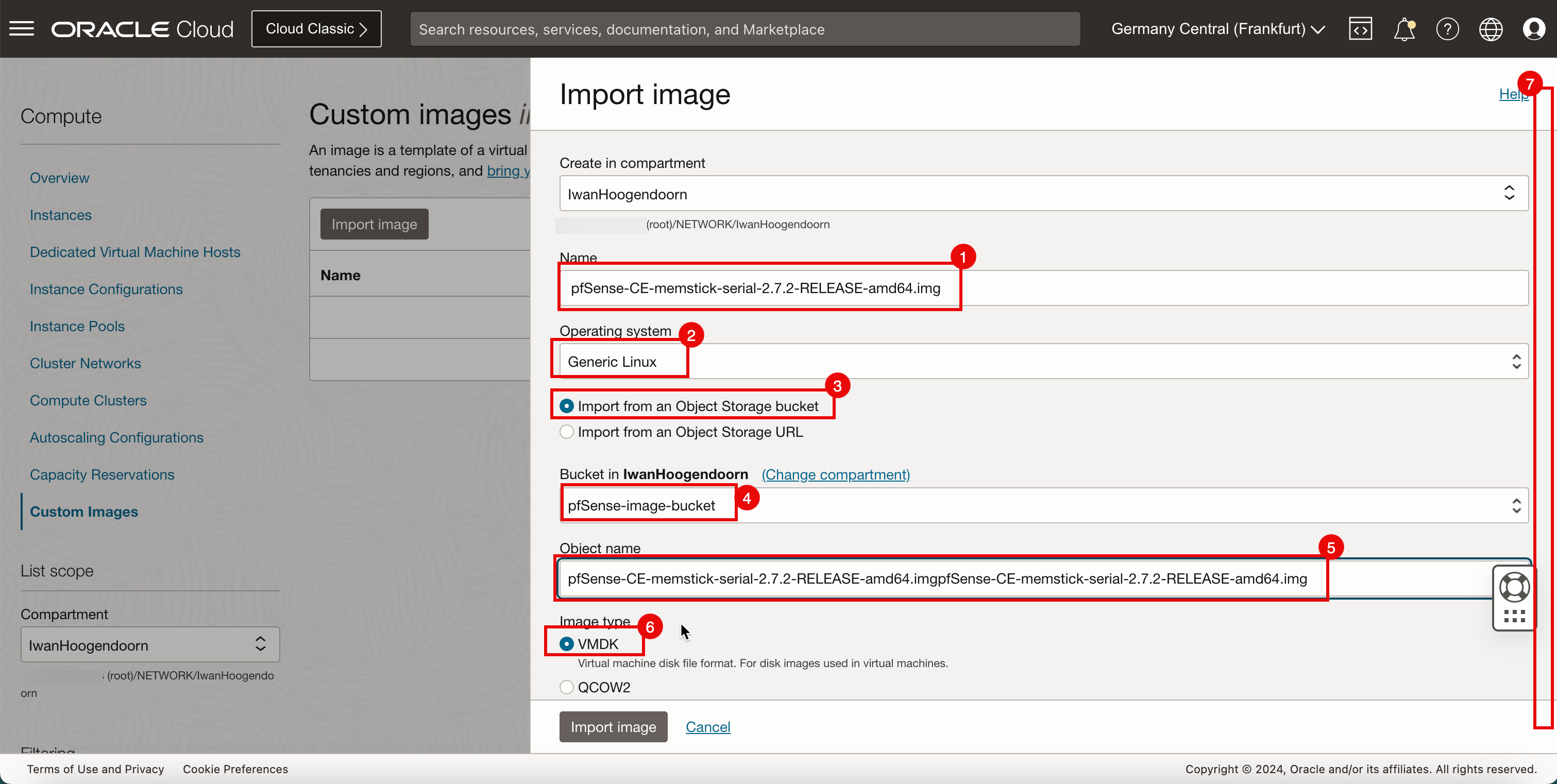

En la sección Importar imagen, introduzca la siguiente información.

- Introduzca un nombre.

- Seleccione Linux Genérico como Sistema Operativo.

- Seleccione Importar desde un cubo de almacenamiento de objetos.

- Seleccione el cubo de almacenamiento en el que ha cargado la imagen.

- En Nombre de objeto, seleccione la imagen pfSense.

- Seleccione VMDK como tipo de imagen.

- Desplazar hacia abajo.

-

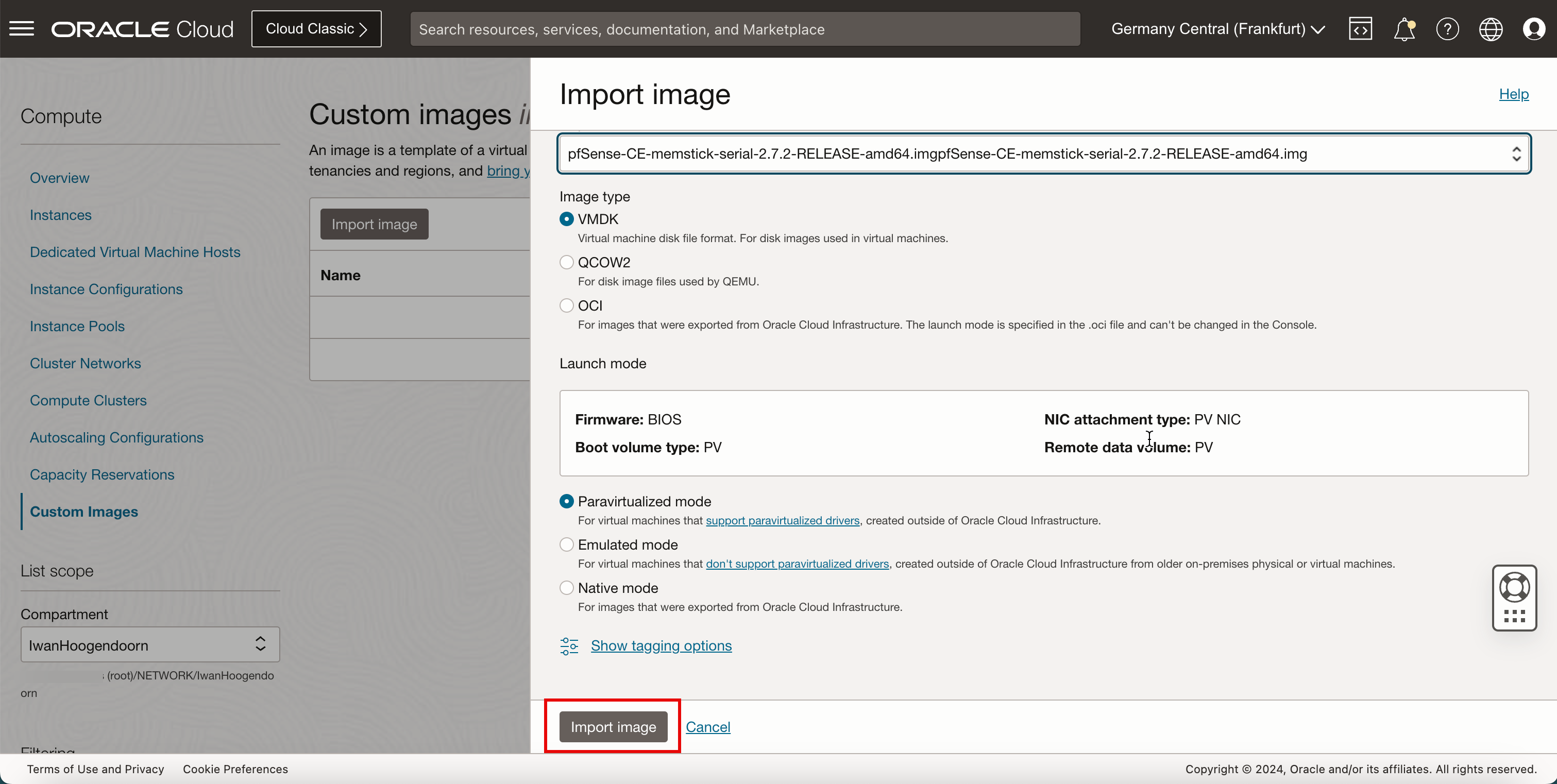

Mantenga otros campos por defecto y haga clic en Importar imagen.

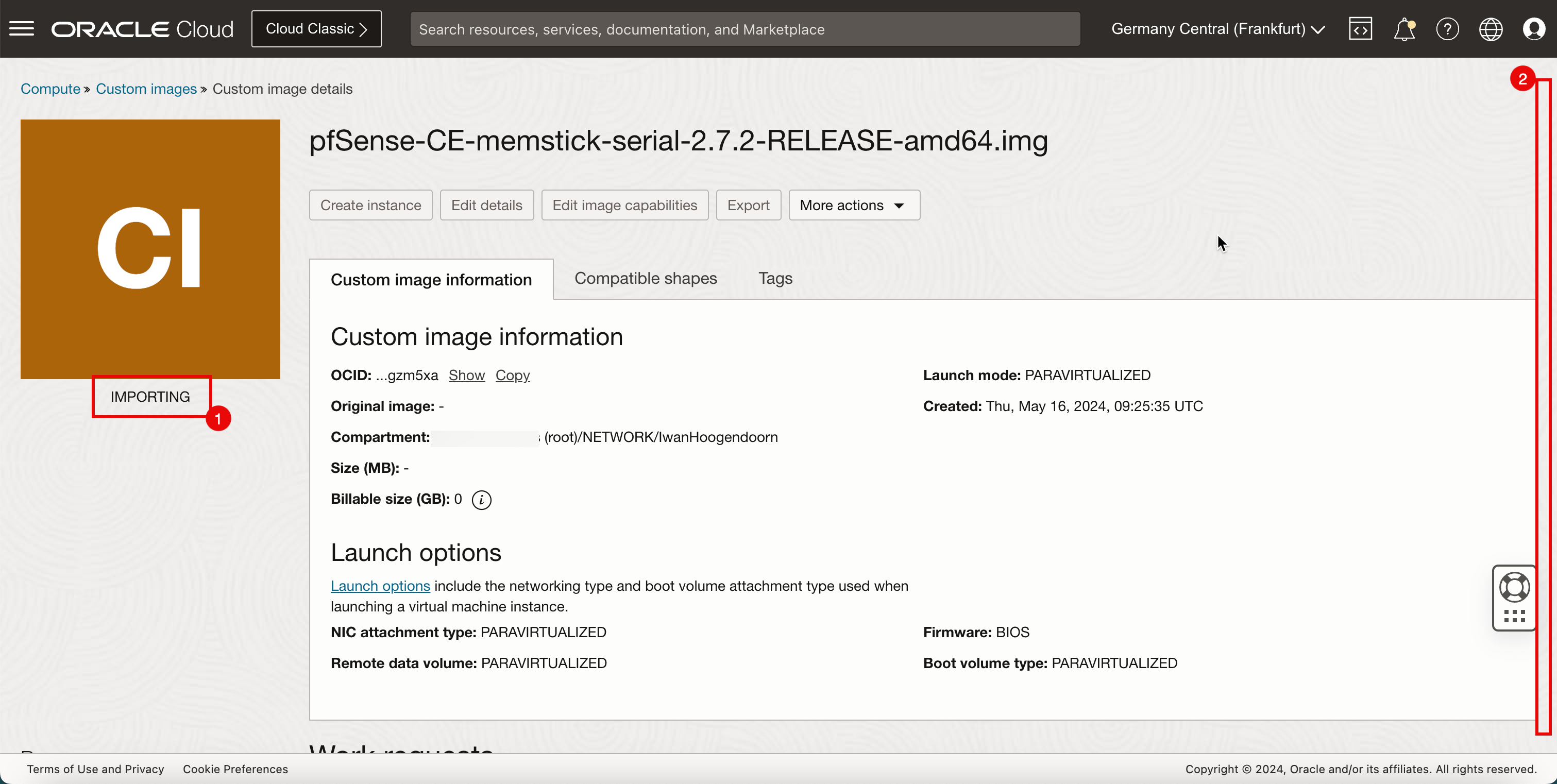

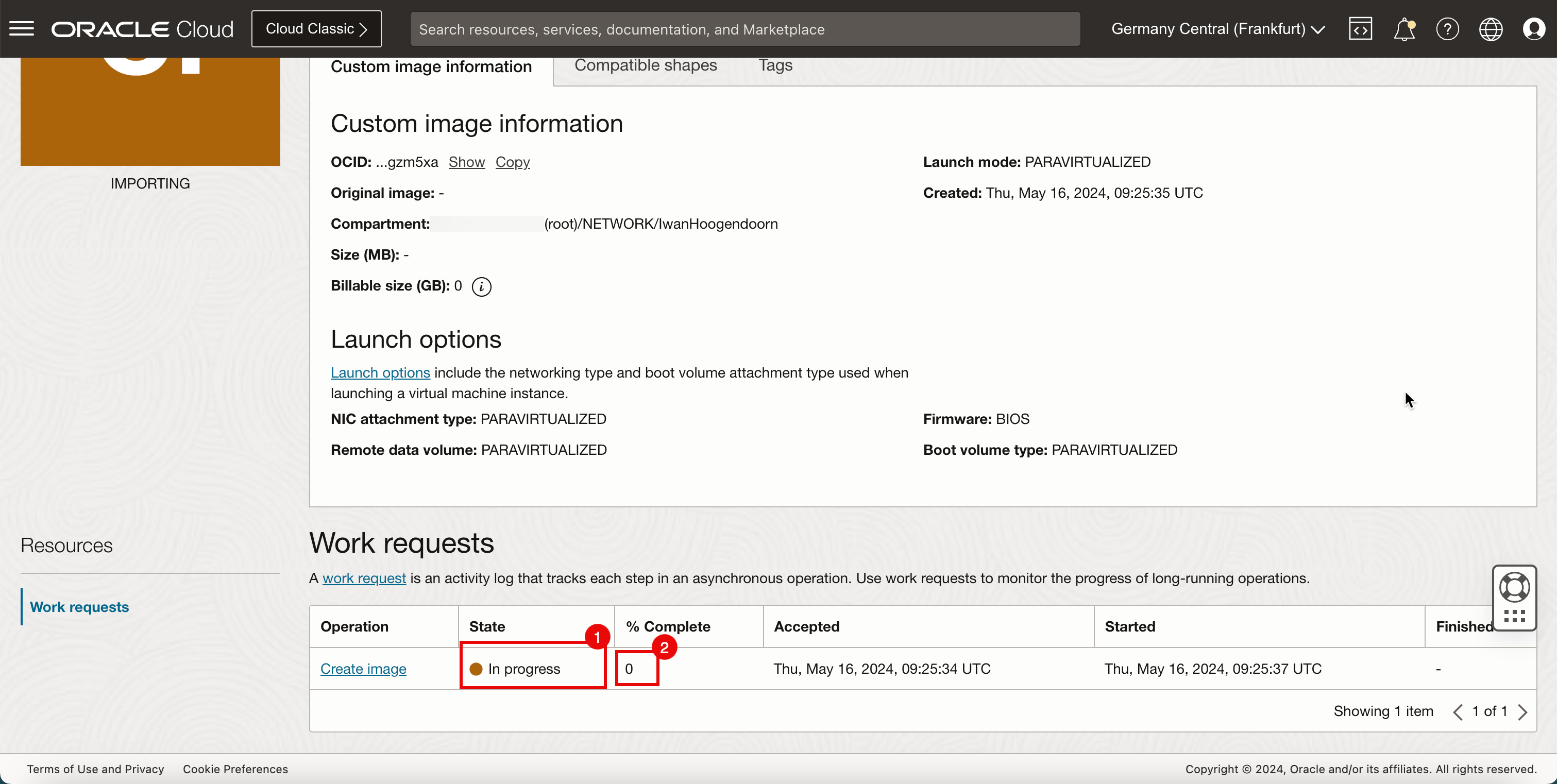

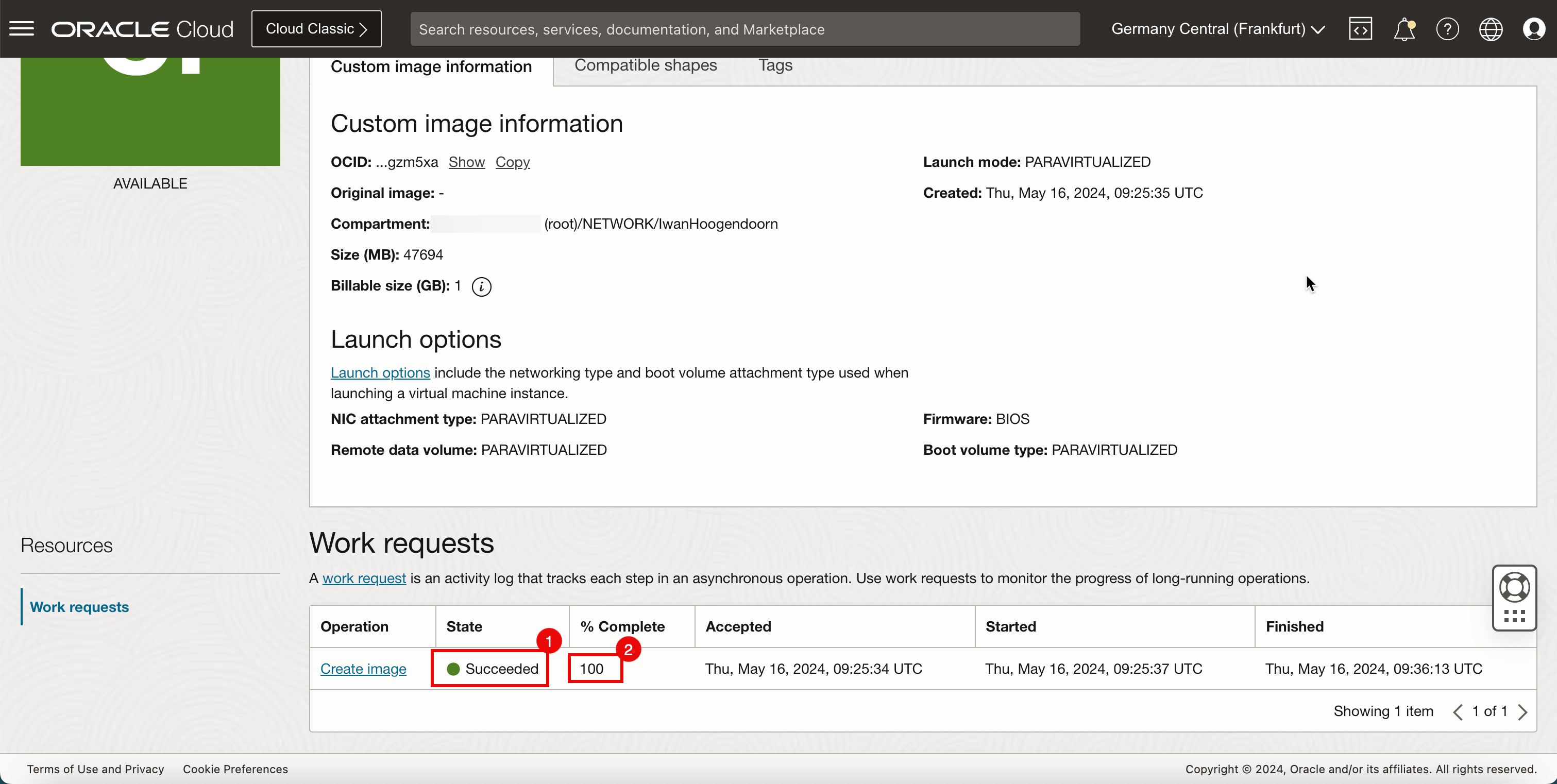

- Observe que el estado es IMPORTING.

- Desplazar hacia abajo.

- Observe que el estado es In progress.

- Supervise el progreso.

- Después de unos minutos, el estado es AVAILABLE (Disponible), el estado cambiará a Succeeded (Correcto).

- El % completo será 100%.

Tarea 5: Creación de una instancia con la imagen pfSense personalizada

-

Creación de una instancia.

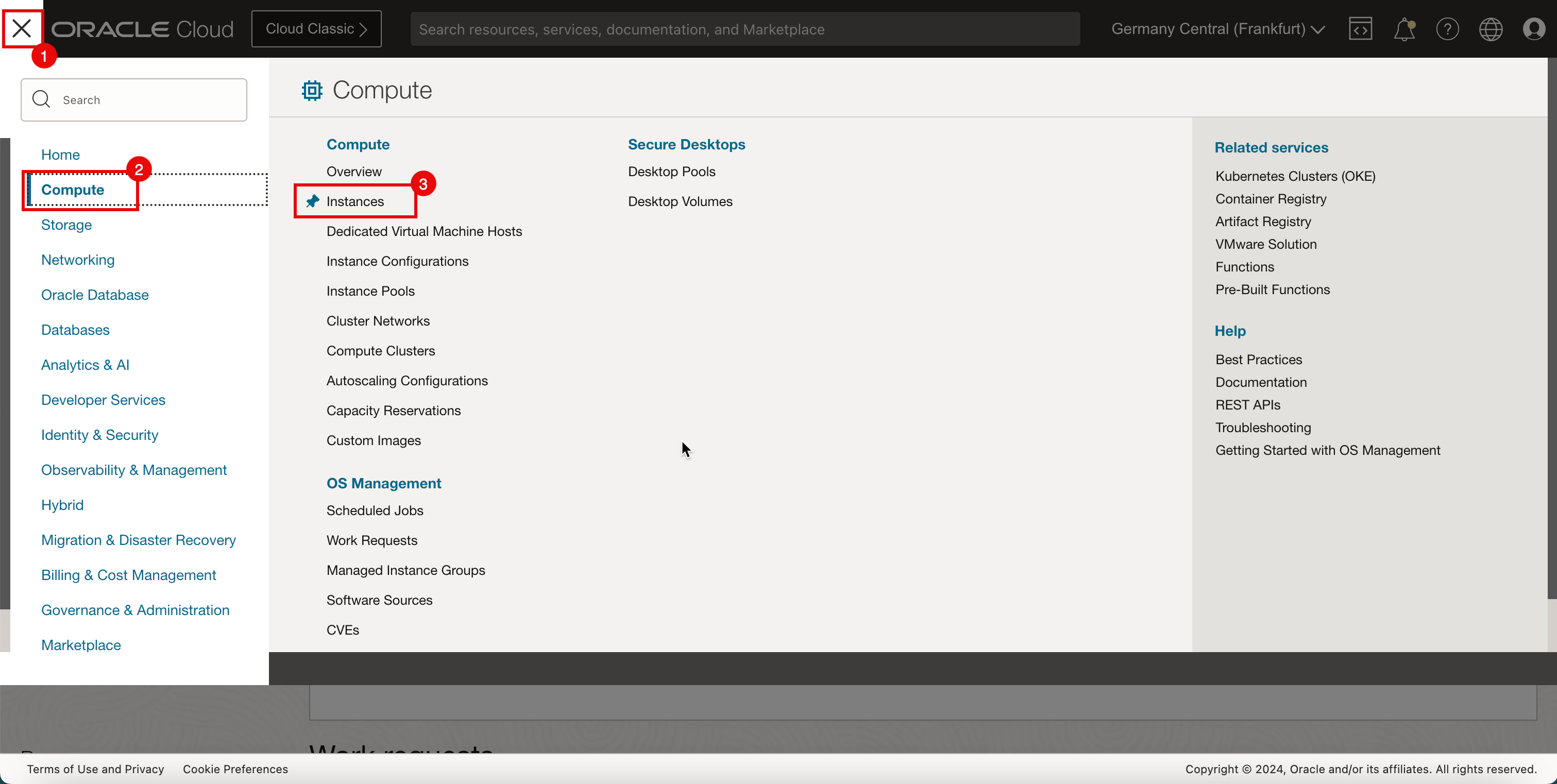

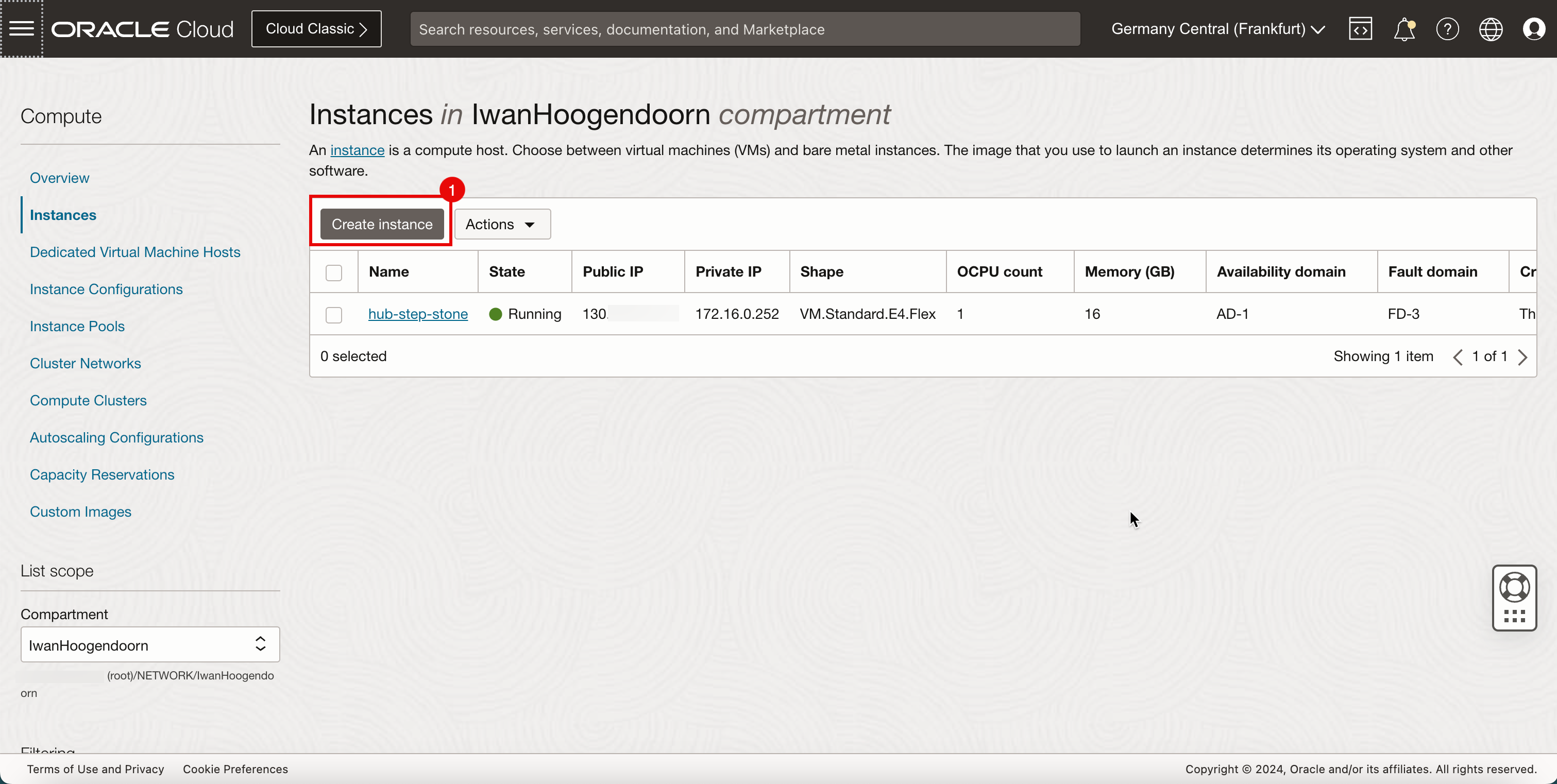

- Haga clic en el menú de hamburguesa (≡) en la esquina superior izquierda.

- Haga clic en Calcular.

- Haga clic en Instancias.

- Haga clic en Crear Instancia.

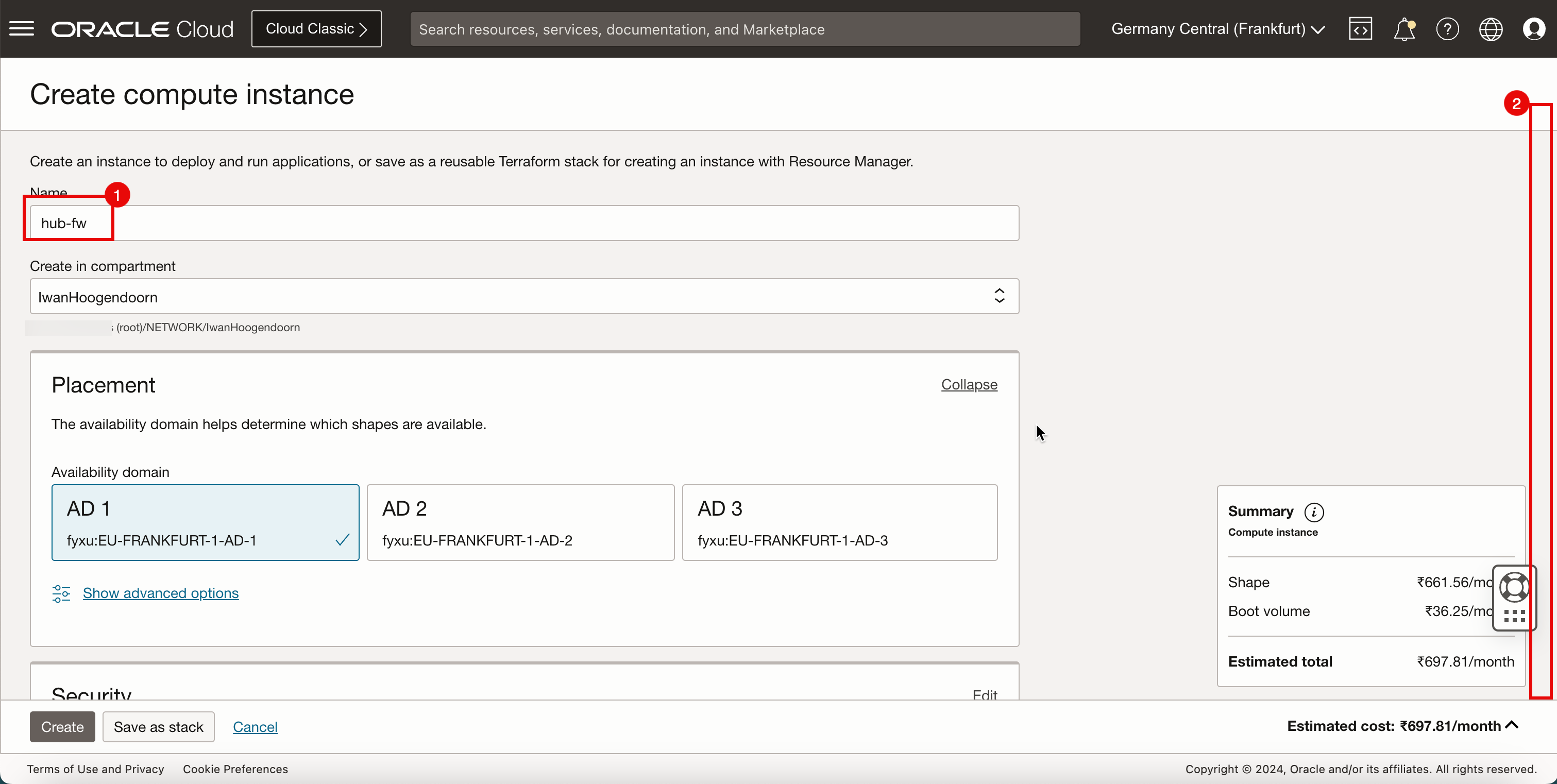

- Introduzca el nombre de la instancia.

- Desplazar hacia abajo.

-

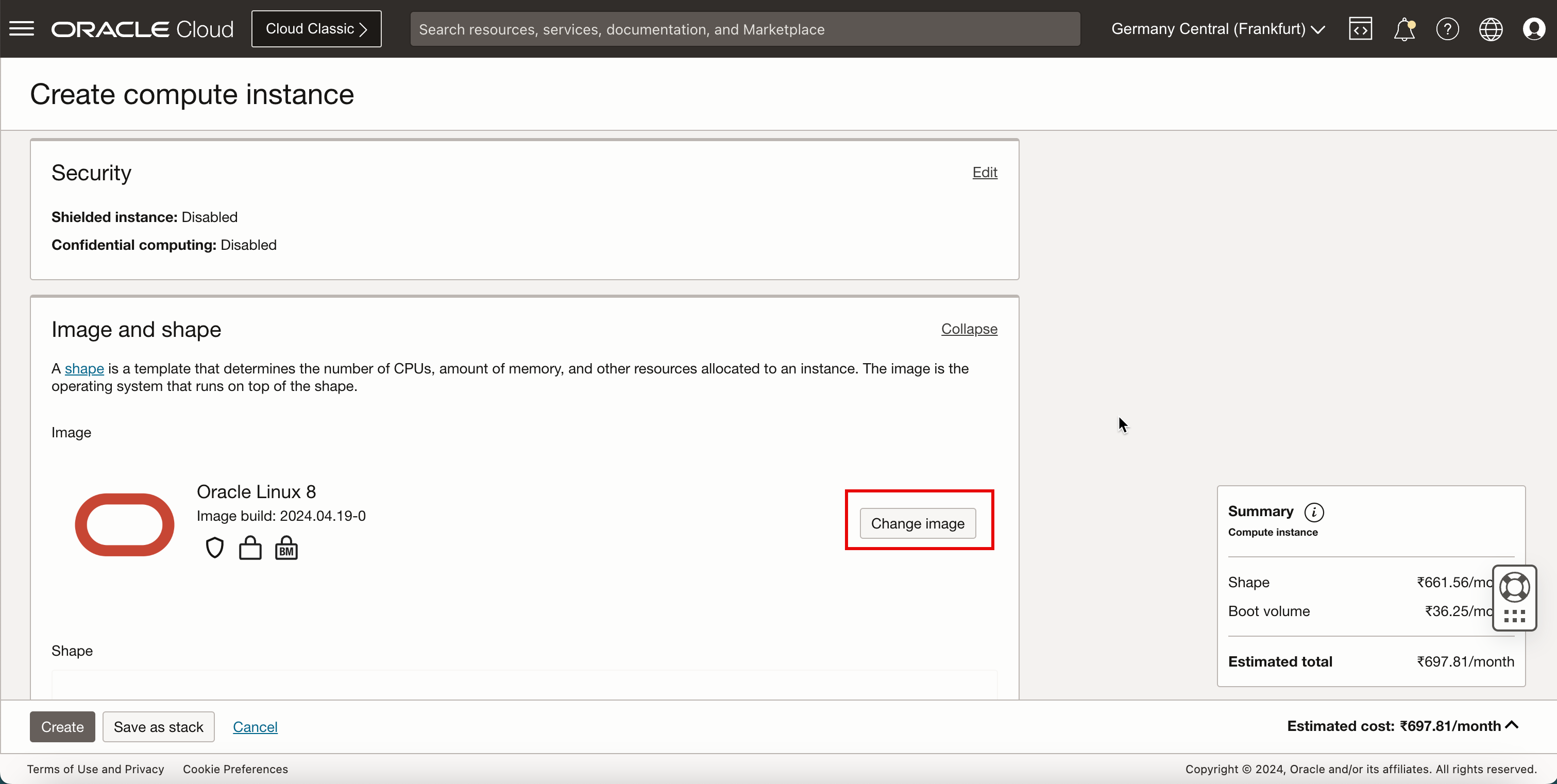

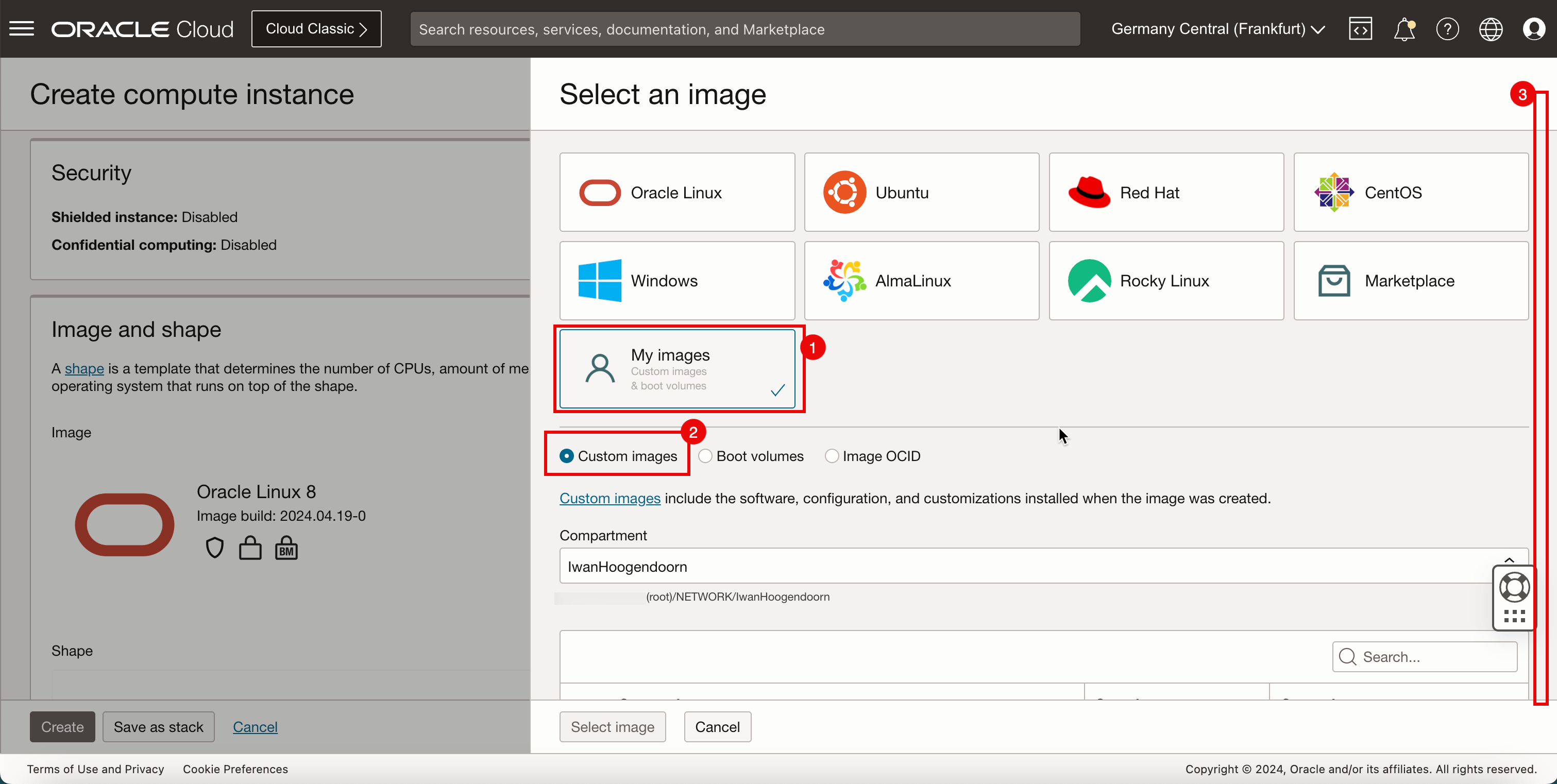

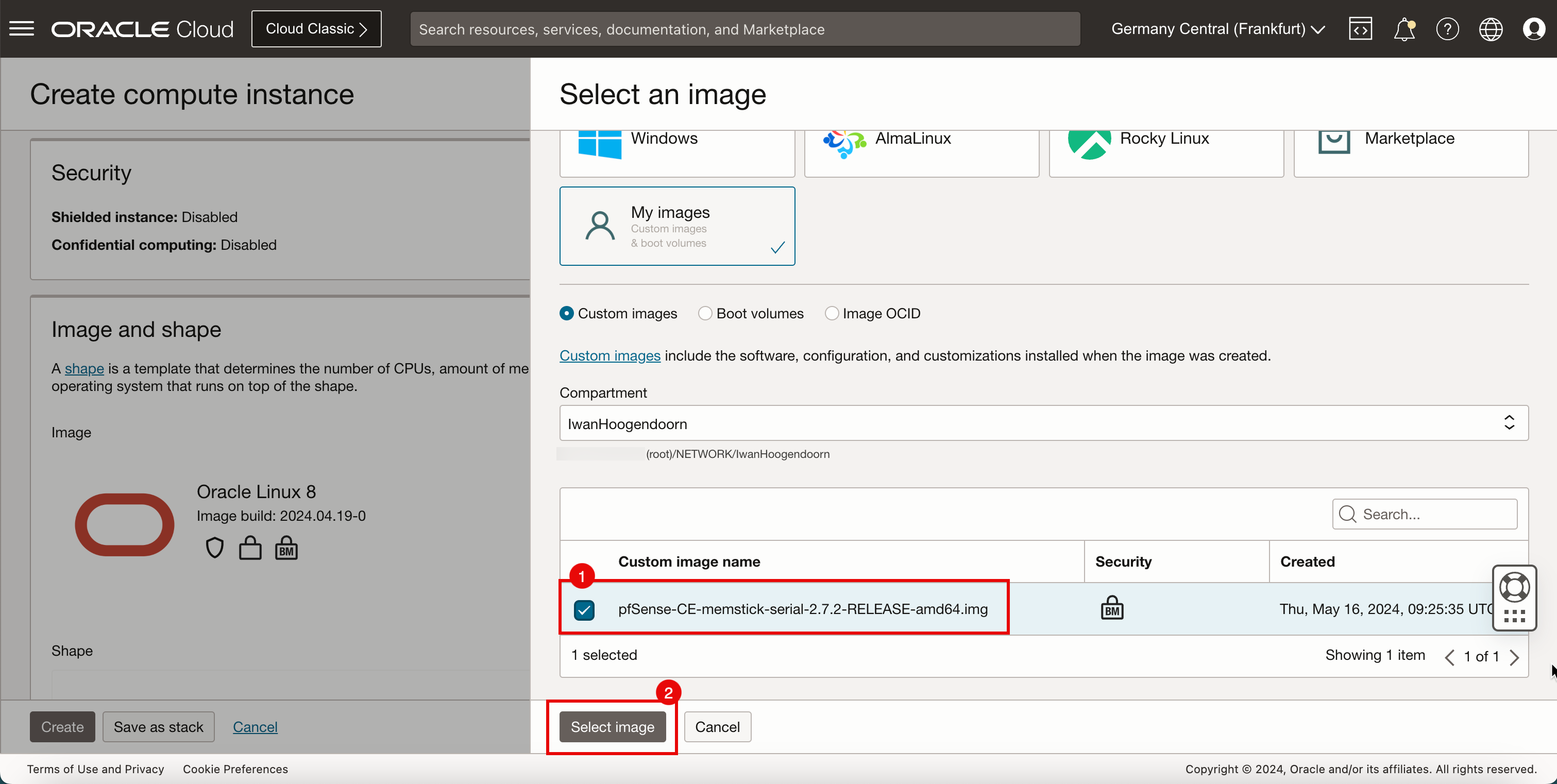

Haga clic en Cambiar imagen.

- Seleccione Mis imágenes.

- Seleccione Imágenes personalizadas.

- Desplazar hacia abajo.

- Seleccione la imagen personalizada creada en la tarea 4.

- Haga clic en Seleccionar imagen.

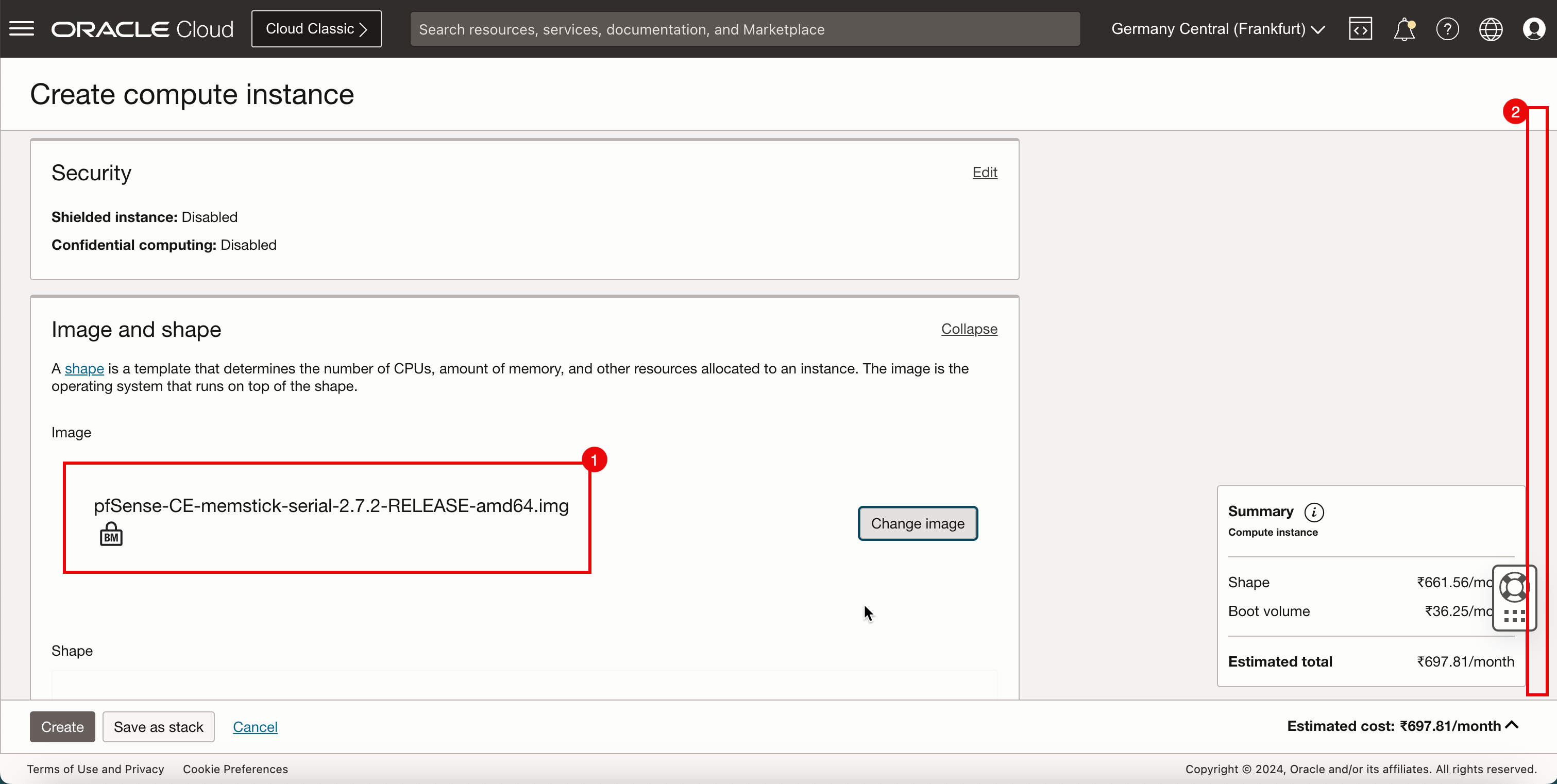

- Observe que la imagen pfSense está seleccionada.

- Desplazar hacia abajo.

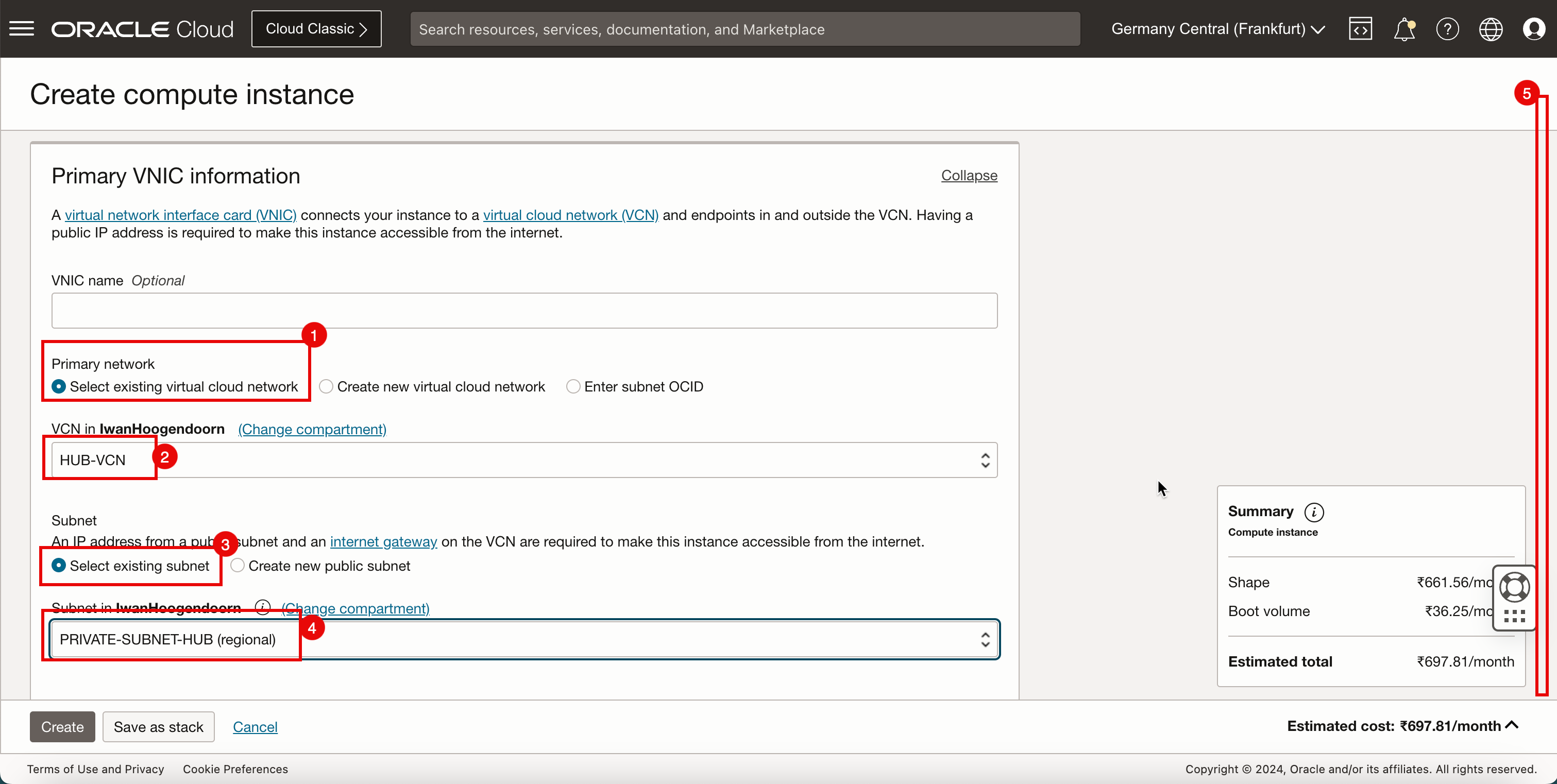

- En Red principal, seleccione Seleccionar red virtual existente en la nube.

- Seleccione la VCN que desea asociar a la instancia pfSense.

- En Subred, seleccione una selección de subred existente.

- Seleccione la subred que desea asociar a la instancia pfSense.

- Desplazar hacia abajo.

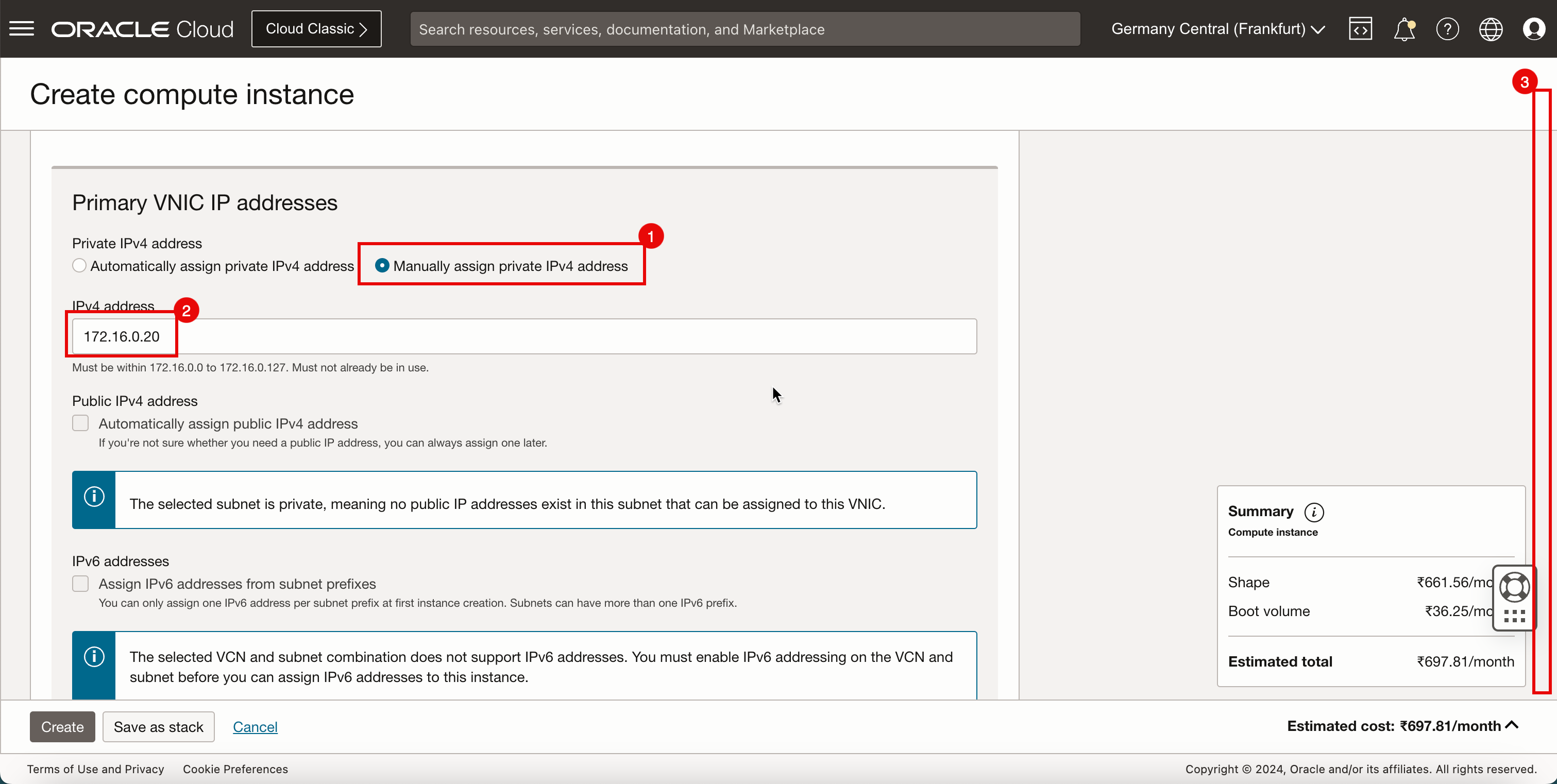

- Seleccione Asignar manualmente dirección IPv4 privada.

- Introduzca una dirección IPv4.

- Desplazar hacia abajo.

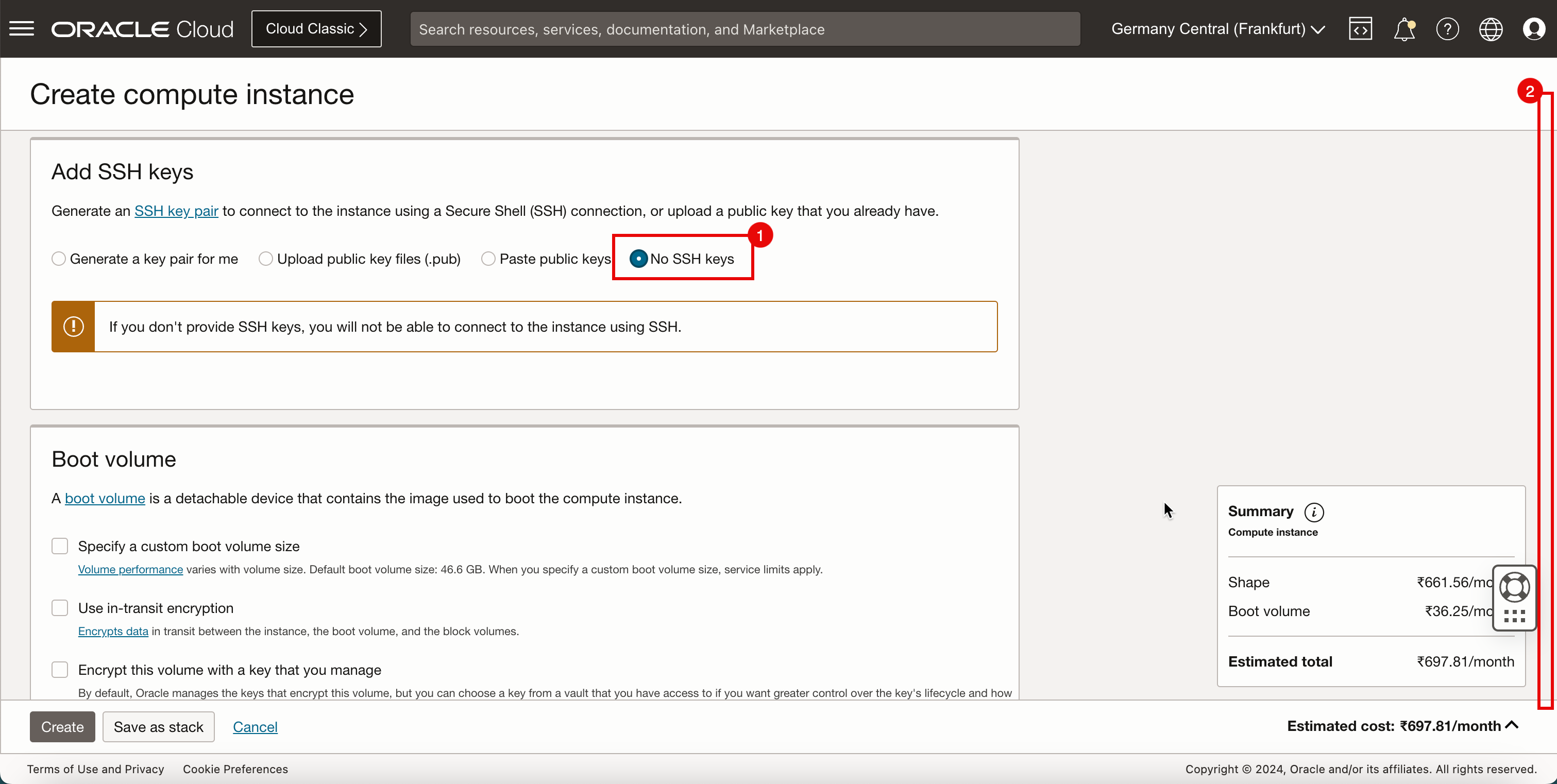

- Seleccione No SSH Keys.

- Desplazar hacia abajo.

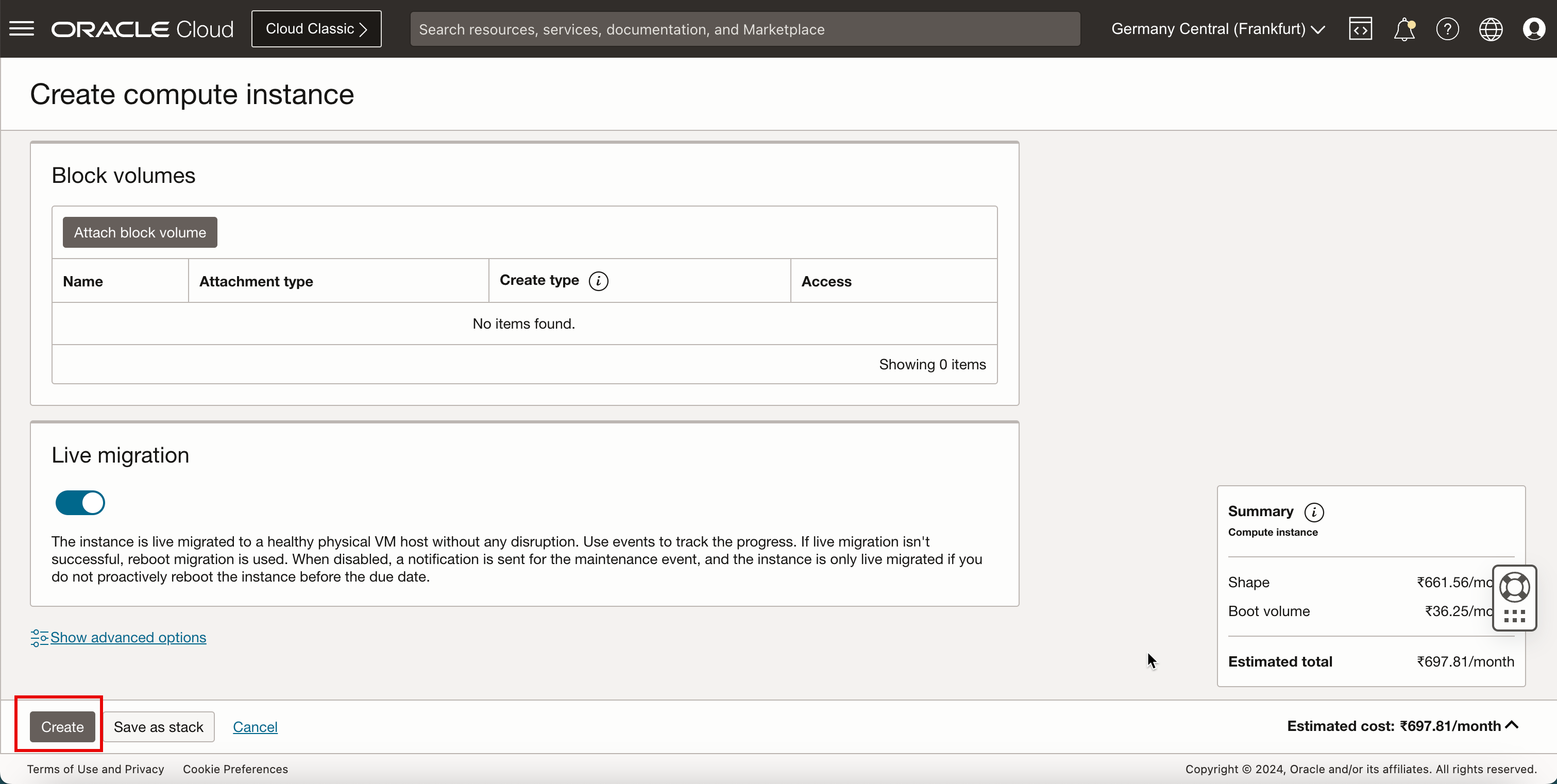

-

Haga clic en Crear.

-

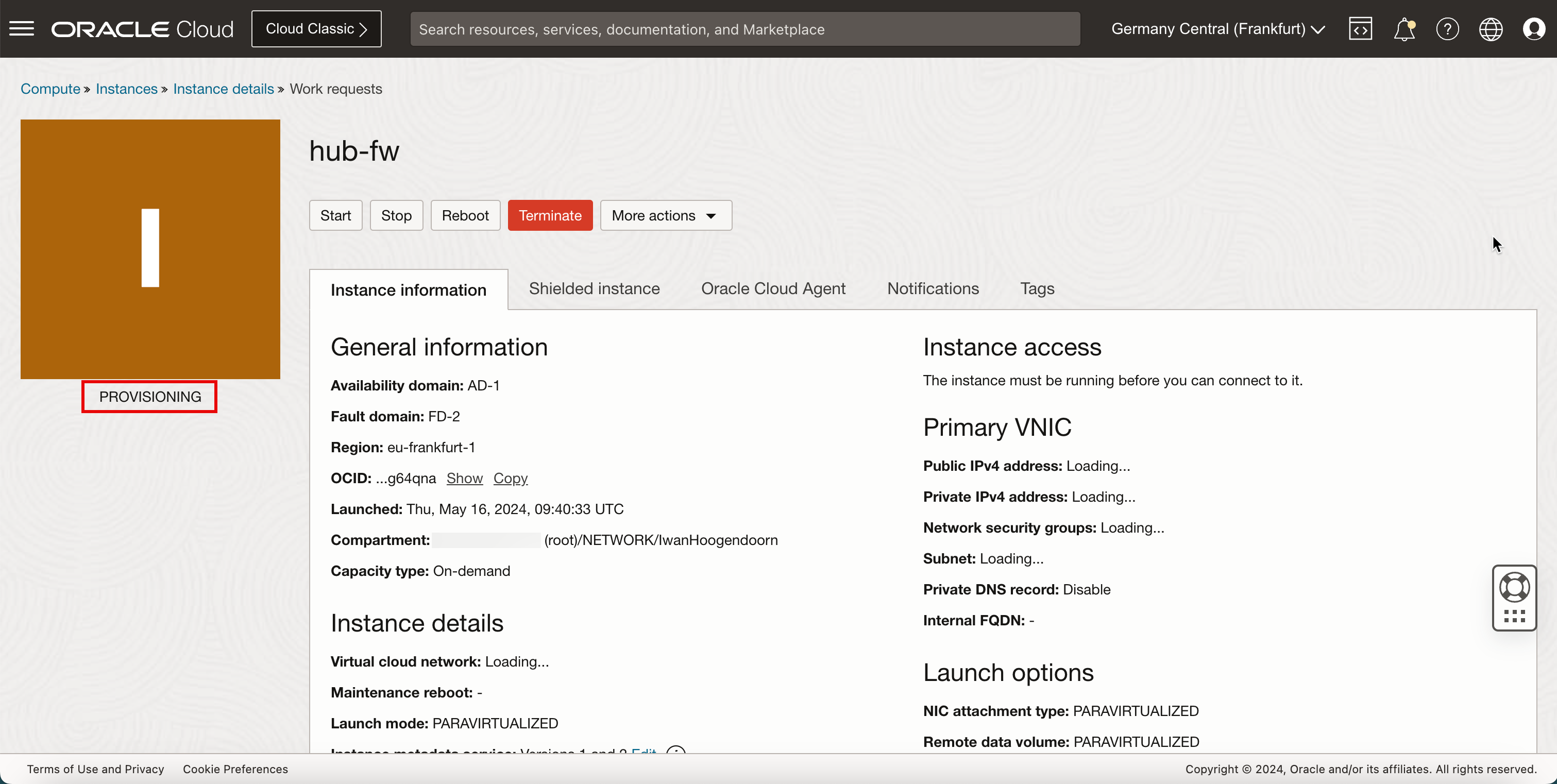

Observe que el estado es PROVISIONING.

-

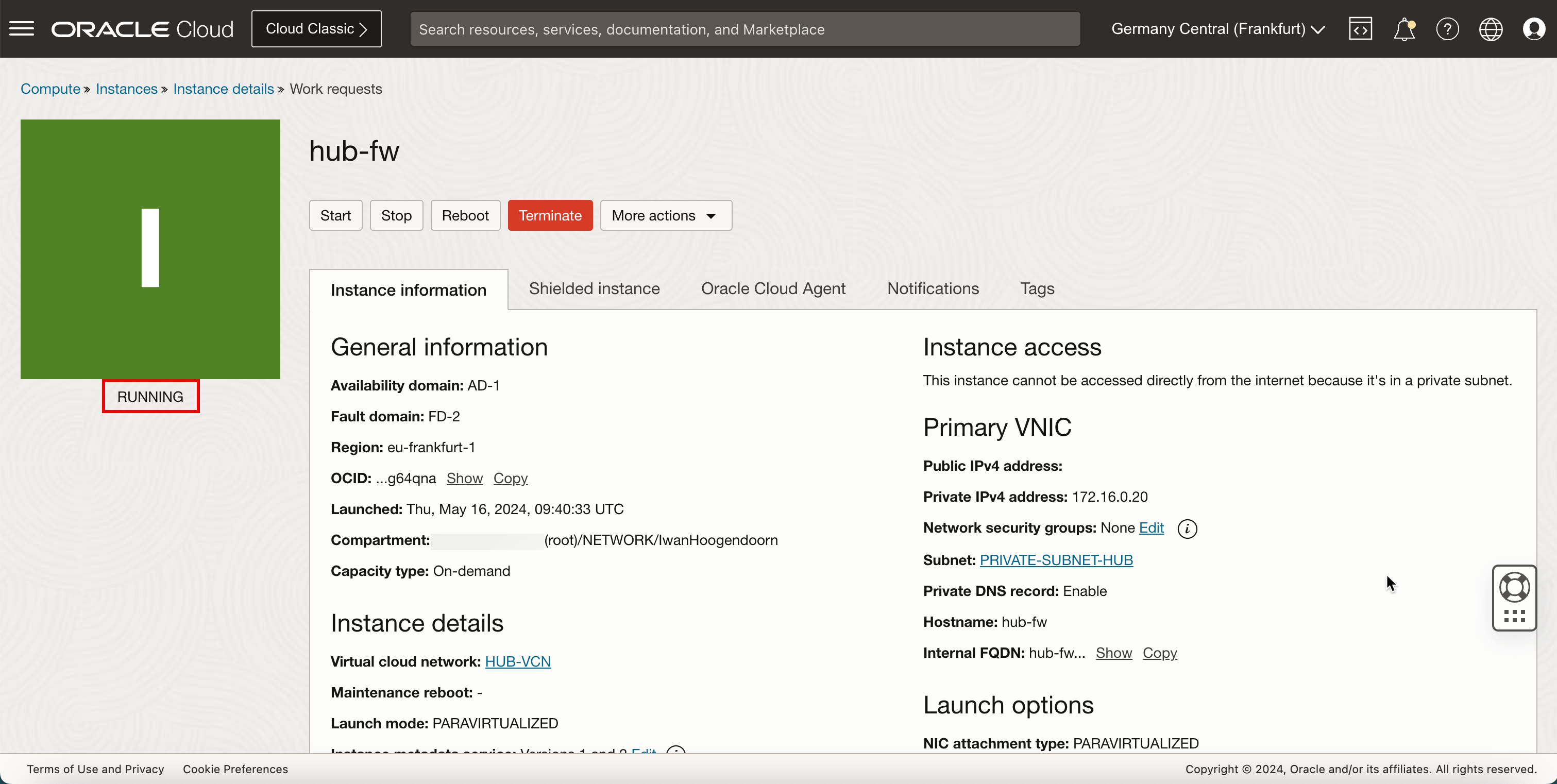

Después de unos minutos, el estado cambiará a EN EJECUCIÓN.

-

La siguiente imagen ilustra la representación visual de lo que ha creado.

Tarea 6: Instalación de pfSense en la instancia

Necesitamos realizar la instalación inicial y la configuración del firewall pfSense. Ya tenemos la instancia en ejecución.

-

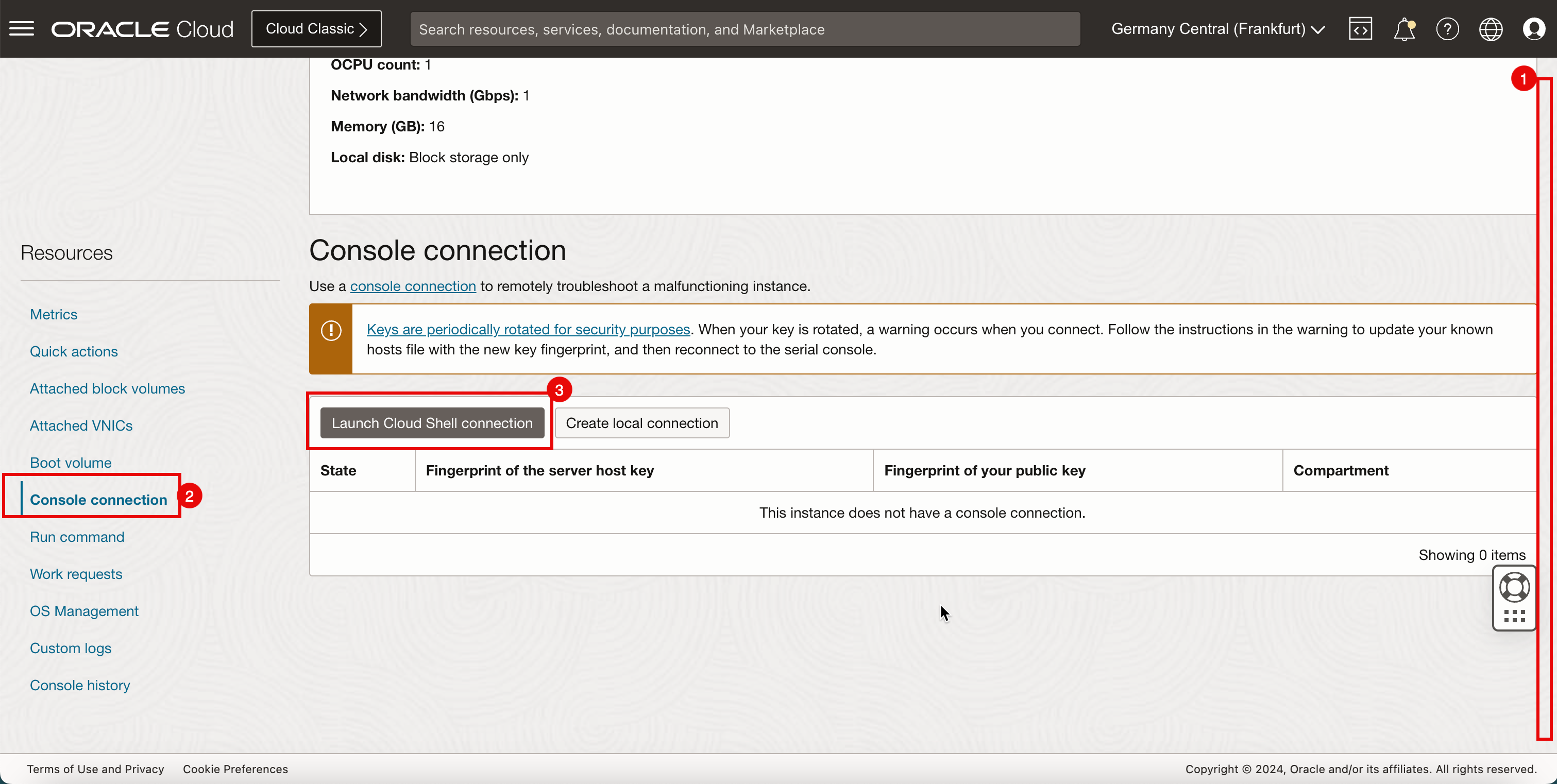

Para instalar el software de firewall pfSense, necesitamos crear una conexión de consola.

- Desplazar hacia abajo.

- Haga clic en Conexión de consola.

- Haga clic en Iniciar conexión de Cloud Shell.

-

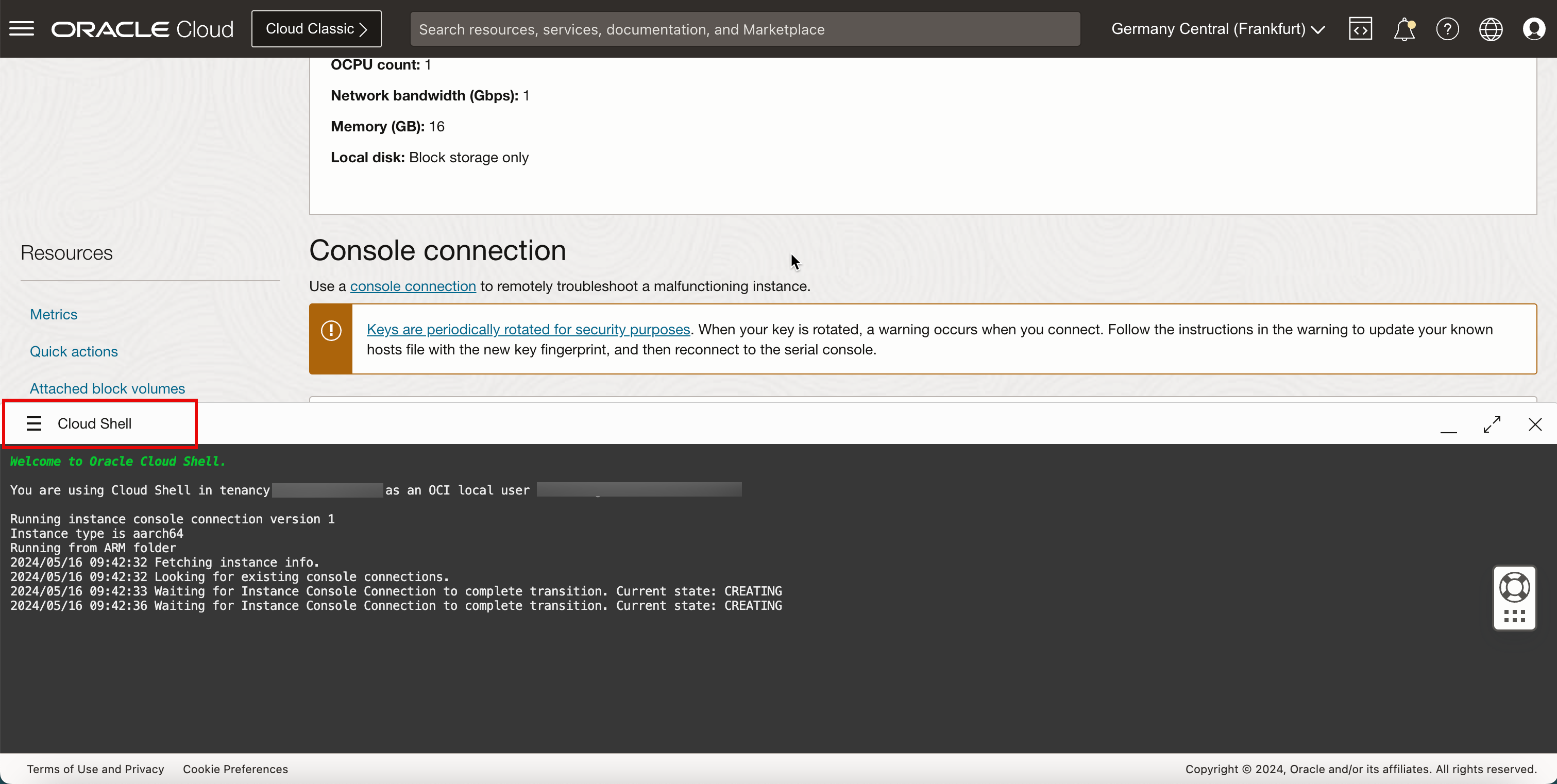

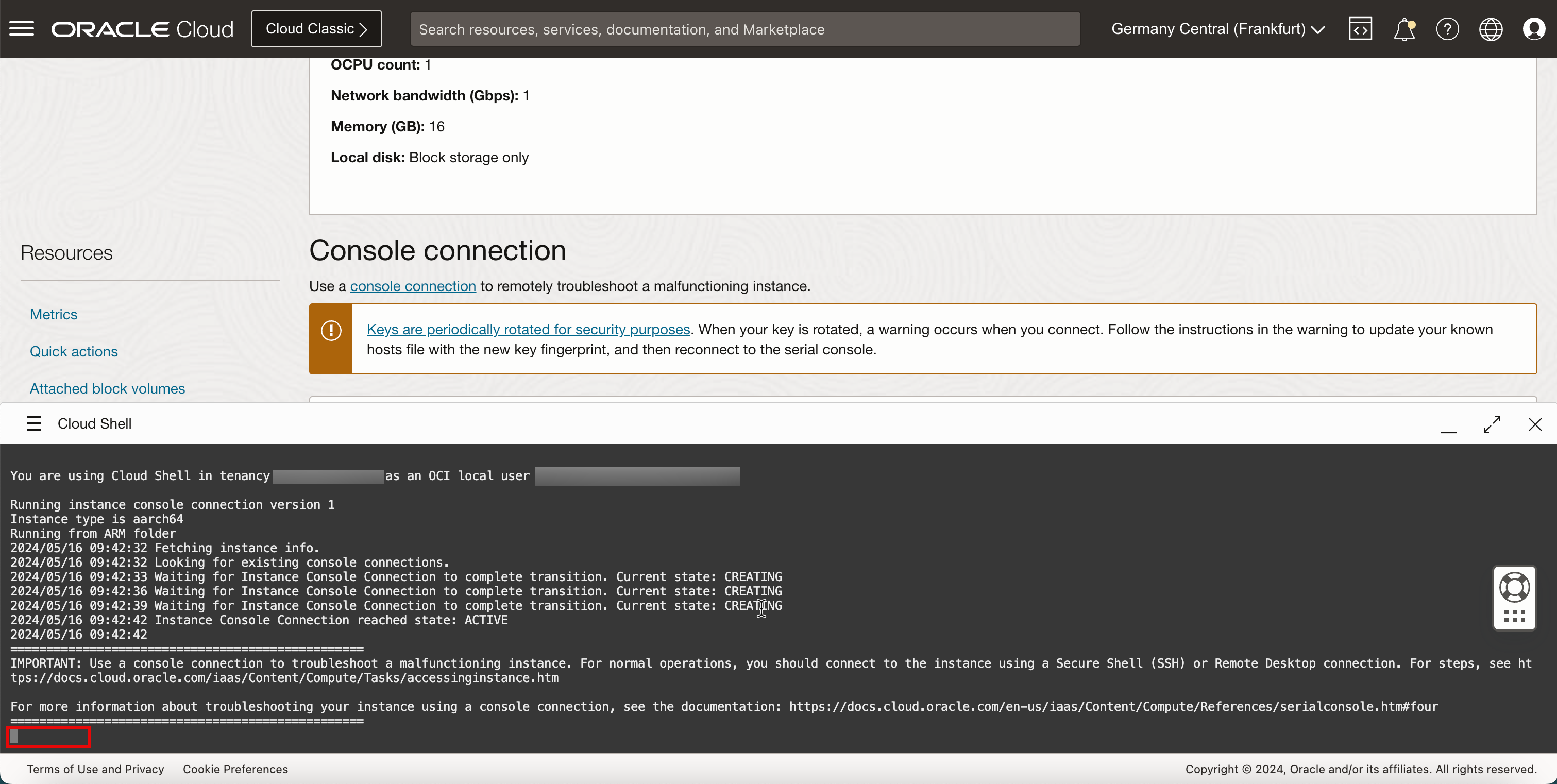

Observe que se abrirá la ventana de Cloud Shell.

-

Aparecerán algunos mensajes de inicio. Pulse INTRO.

-

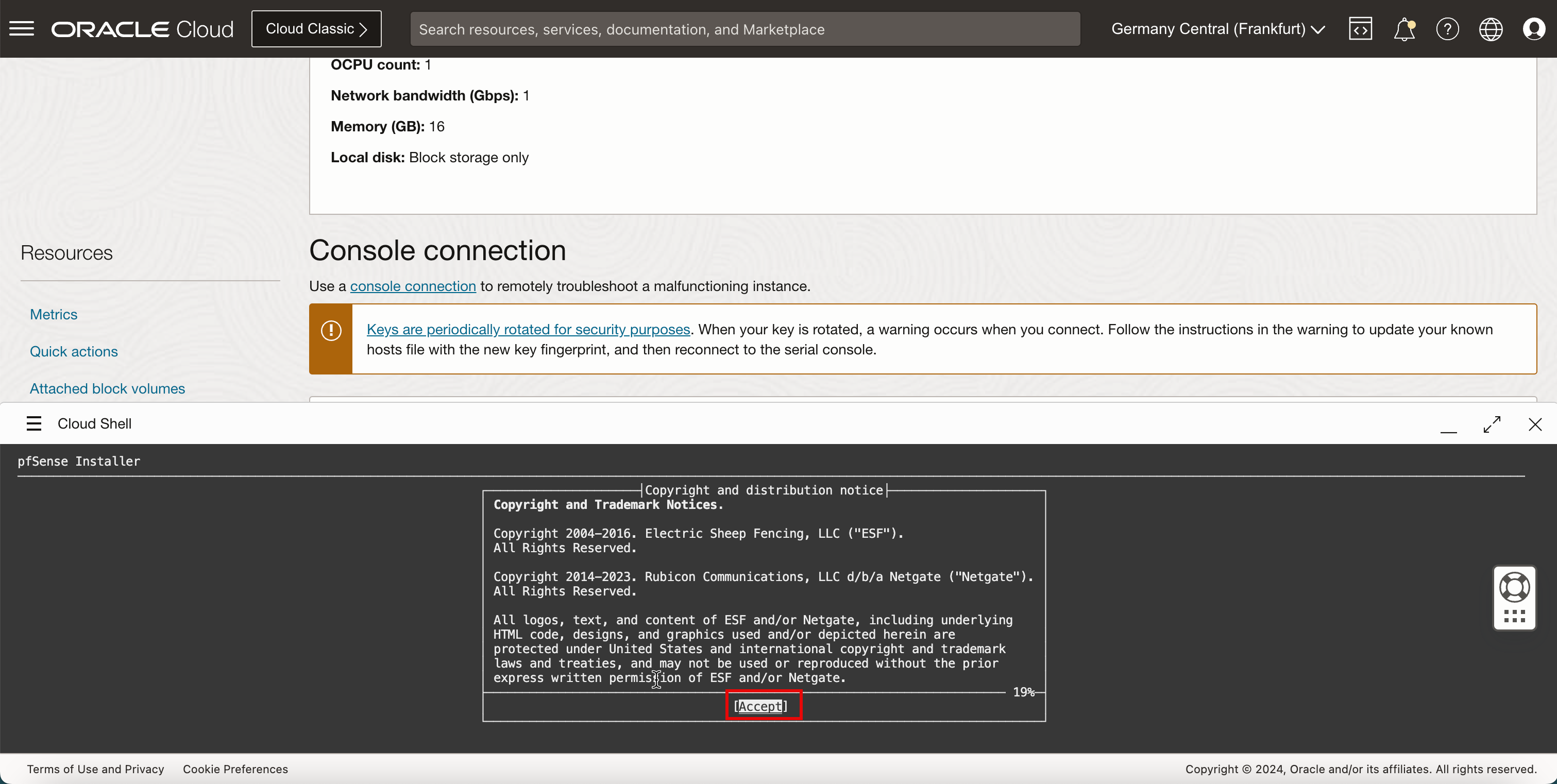

Lea los mensajes de copyright, seleccione Accept (Aceptar) y, a continuación, pulse ENTER (Intro).

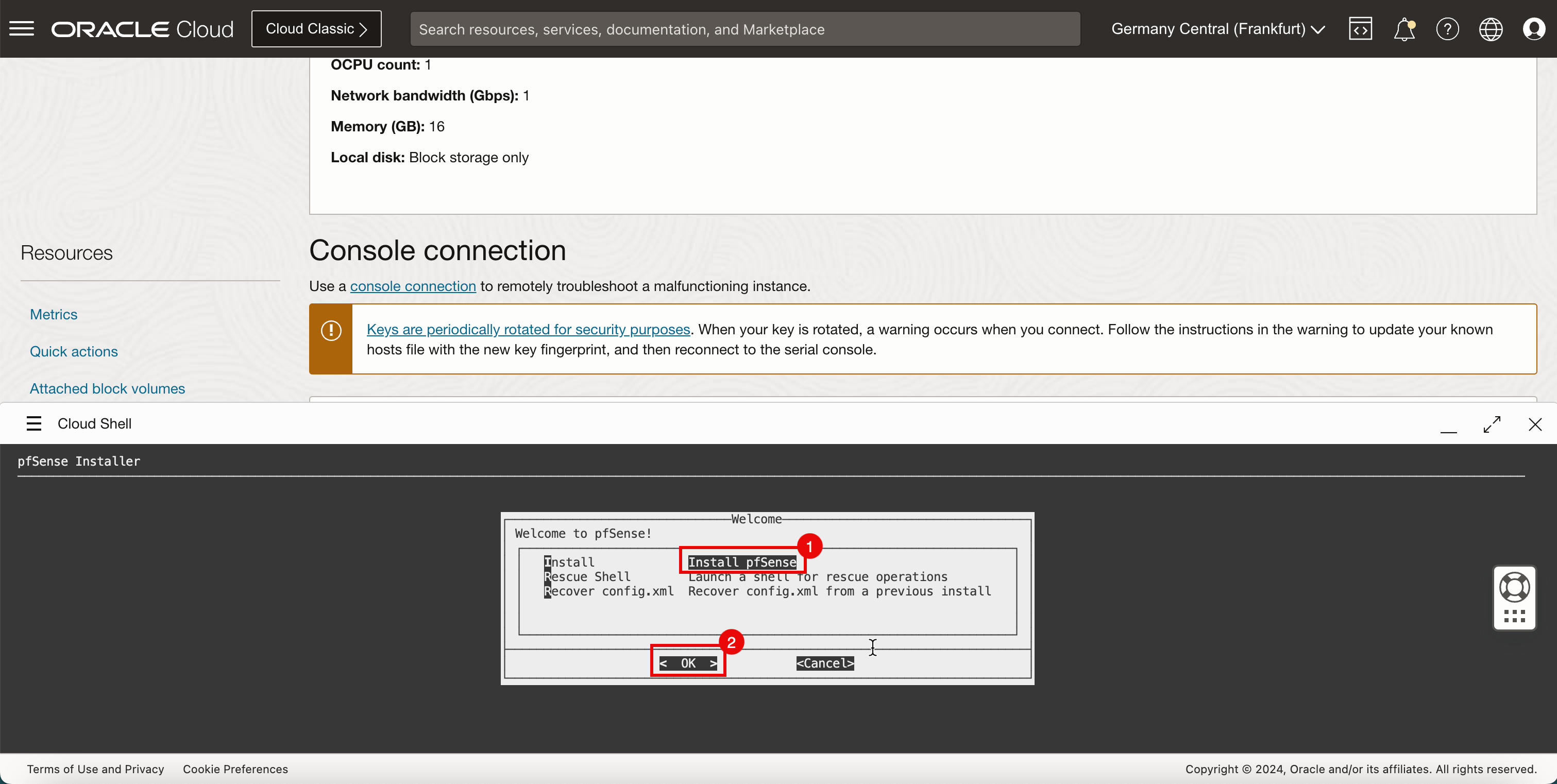

- Seleccione Instalar pfSense.

- Seleccione OK (Aceptar) y pulse ENTER (Intro).

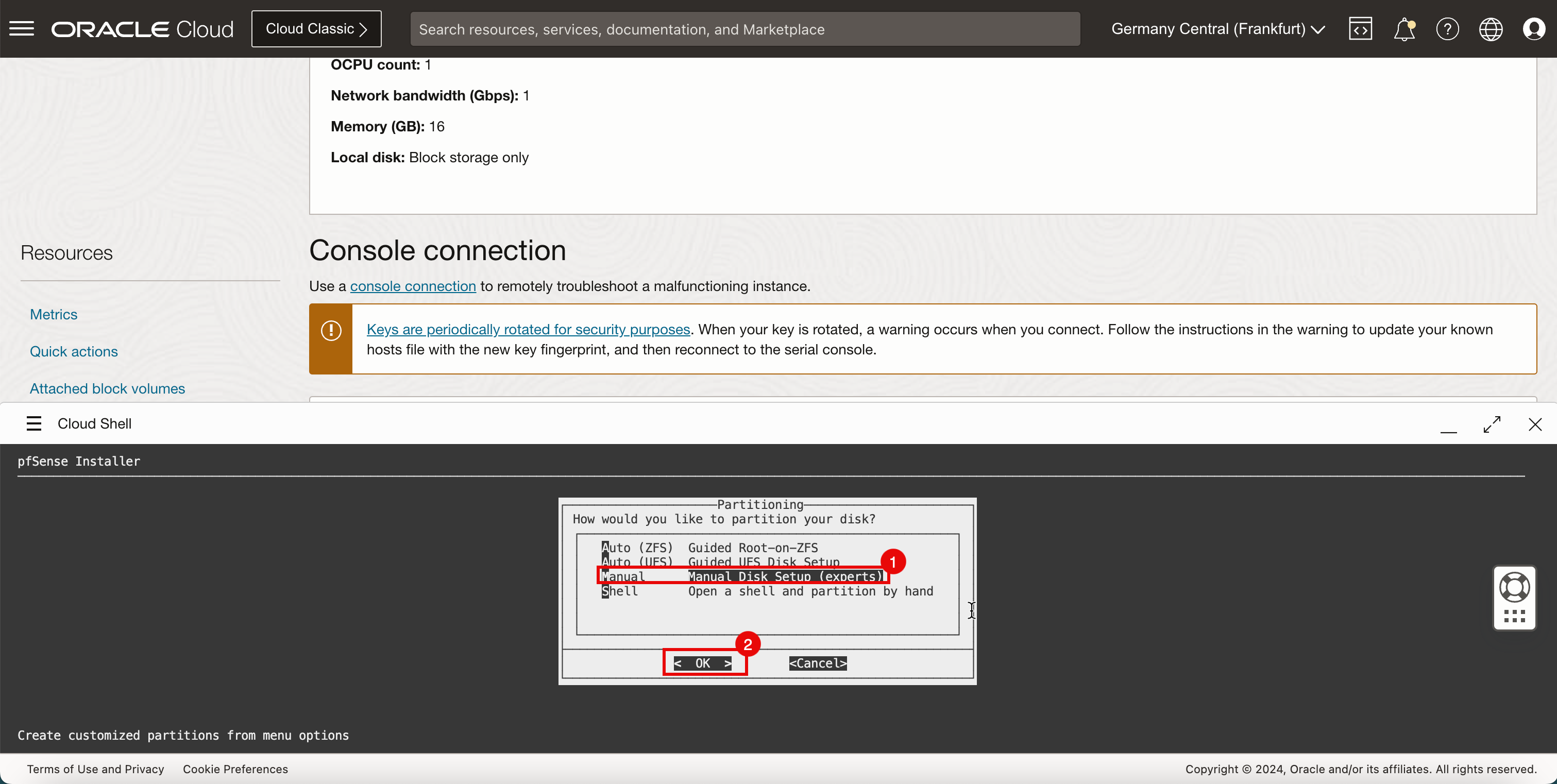

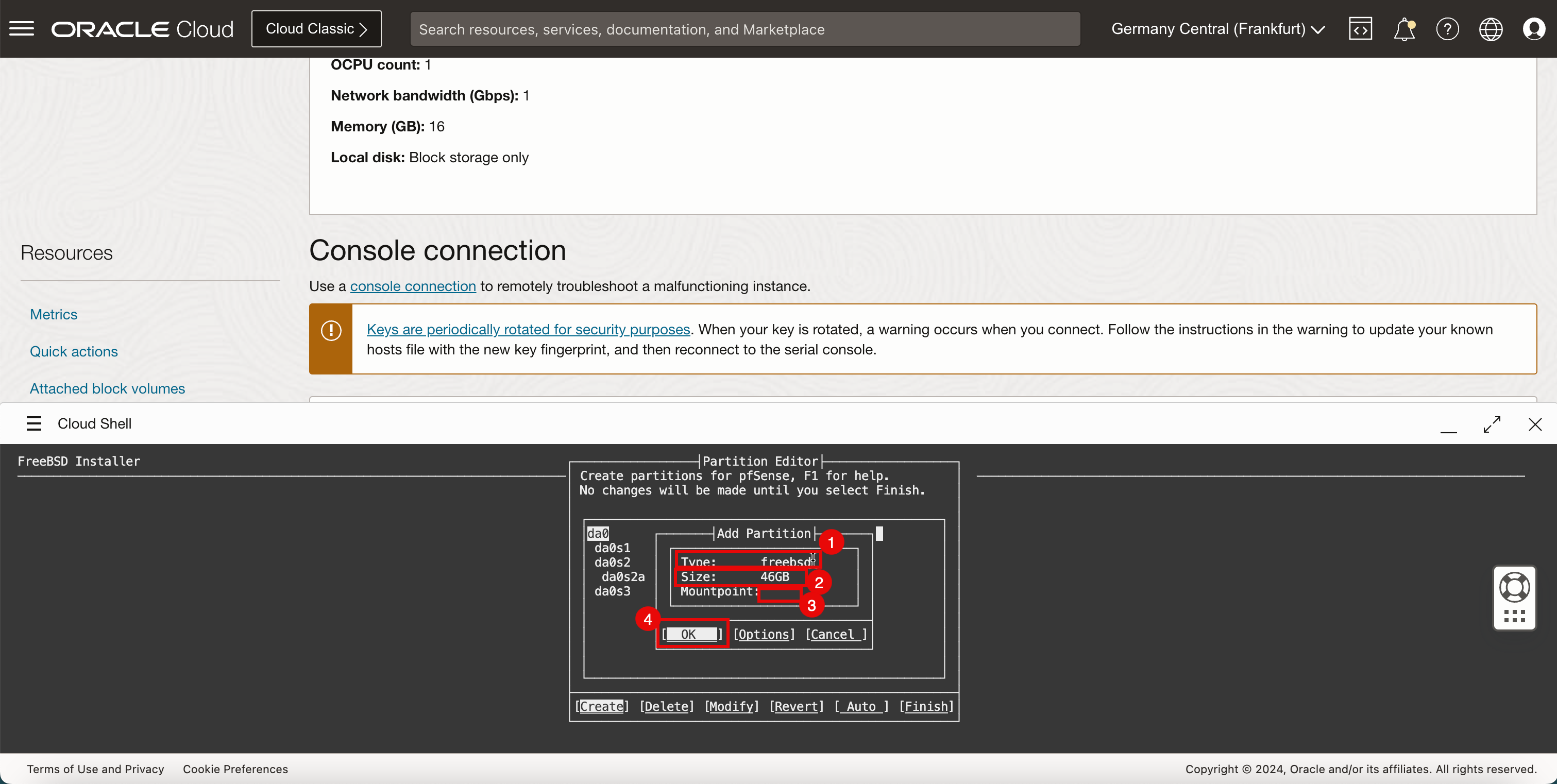

- Seleccione Manual Disk Setup (experts).

- Seleccione OK (Aceptar) y pulse ENTER (Intro).

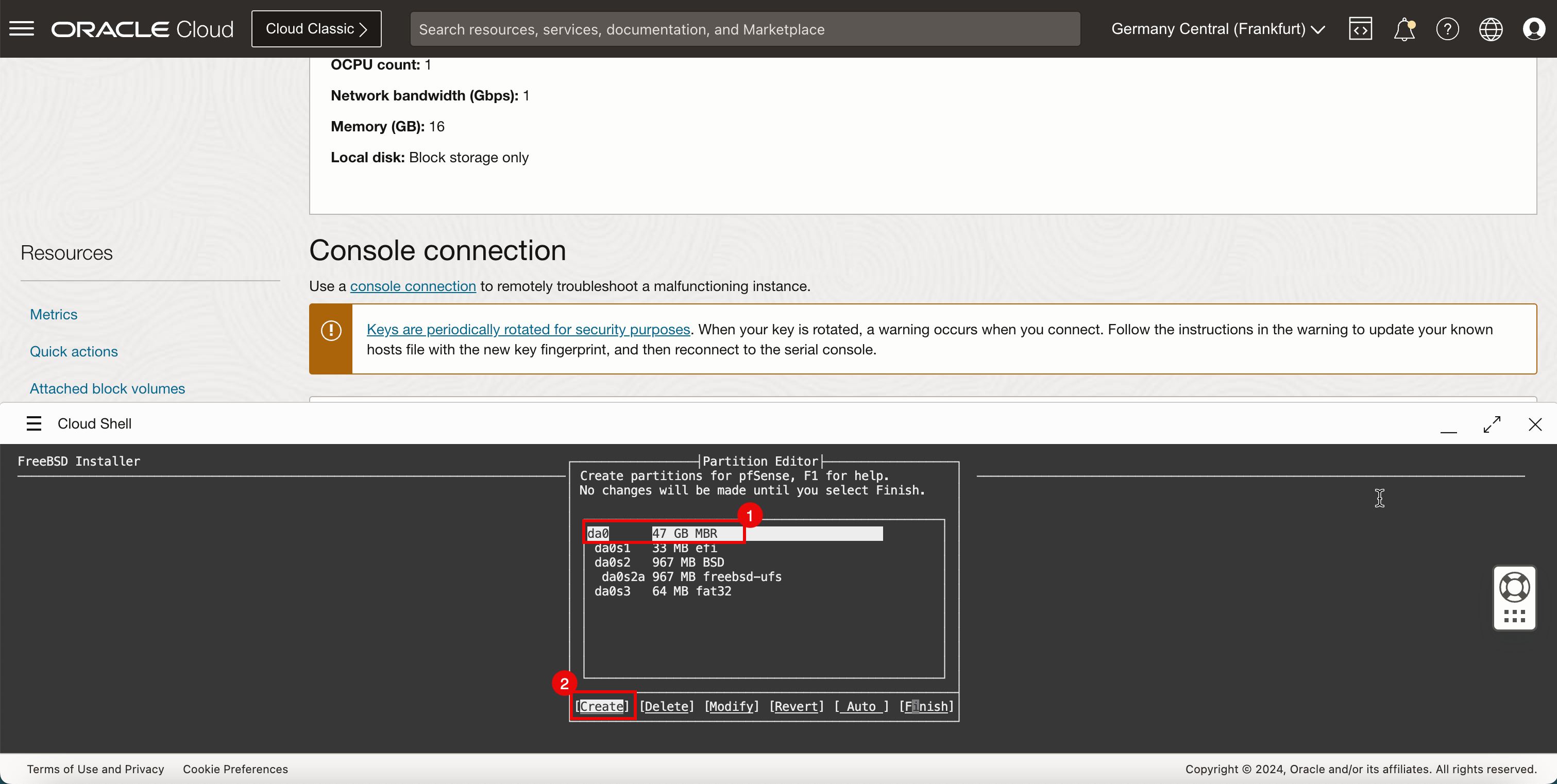

- Seleccione da0 - 47 GB MBR.

- Seleccione Crear y pulse INTRO.

- En Tipo, introduzca freebsd.

- En Tamaño, introduzca 46 GB.

- Introduzca Mountpoint (Punto de montaje).

- Seleccione OK (Aceptar) y pulse ENTER (Intro).

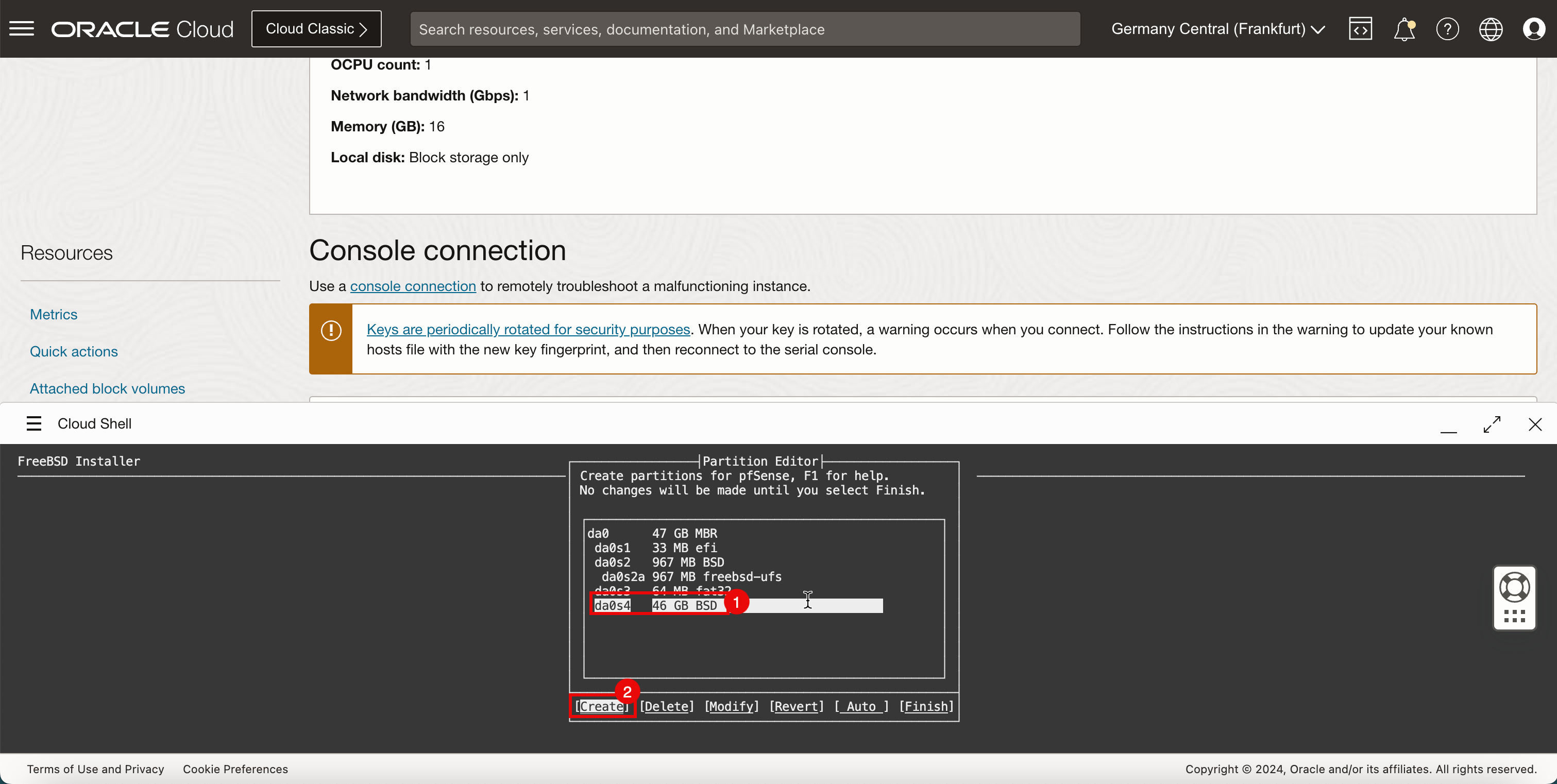

- En da0s4, seleccione BSD de 46 GB.

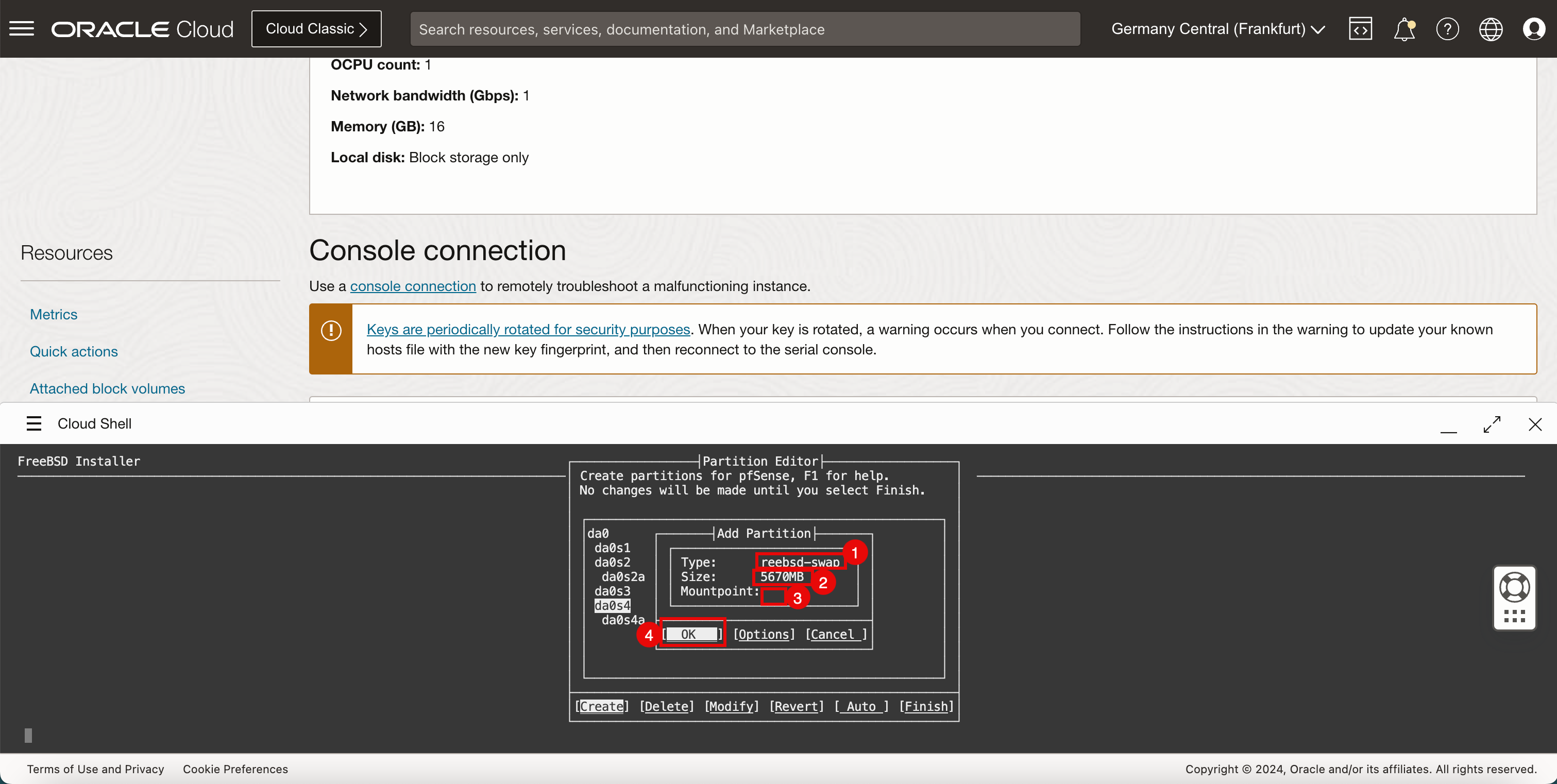

- Seleccione Crear y pulse INTRO.

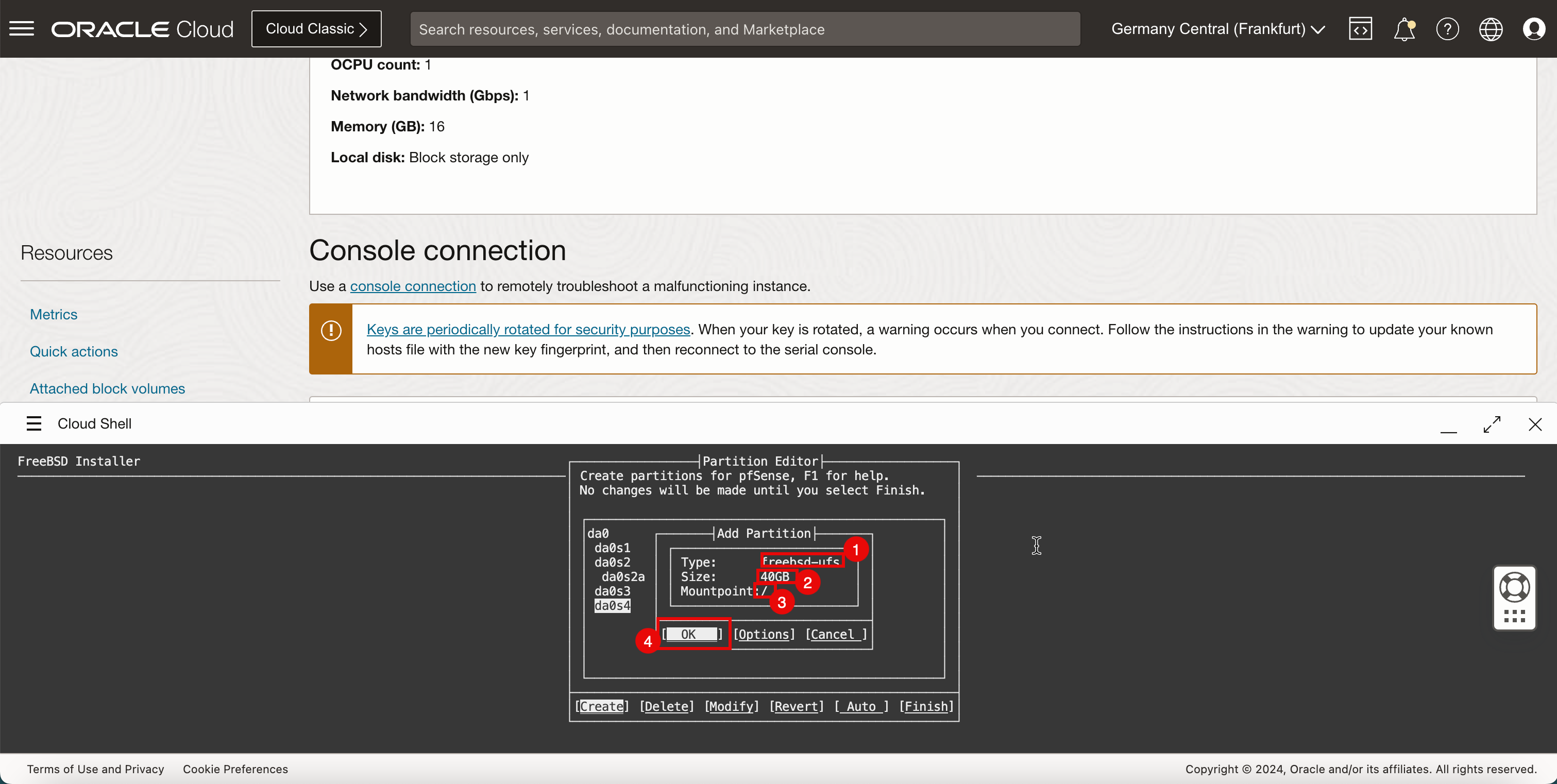

- En Type (Tipo), introduzca freebsd-ufs.

- En Tamaño, introduzca 40 GB.

- En Mountpoint (Punto de montaje), introduzca /.

- Seleccione OK (Aceptar) y pulse ENTER (Intro).

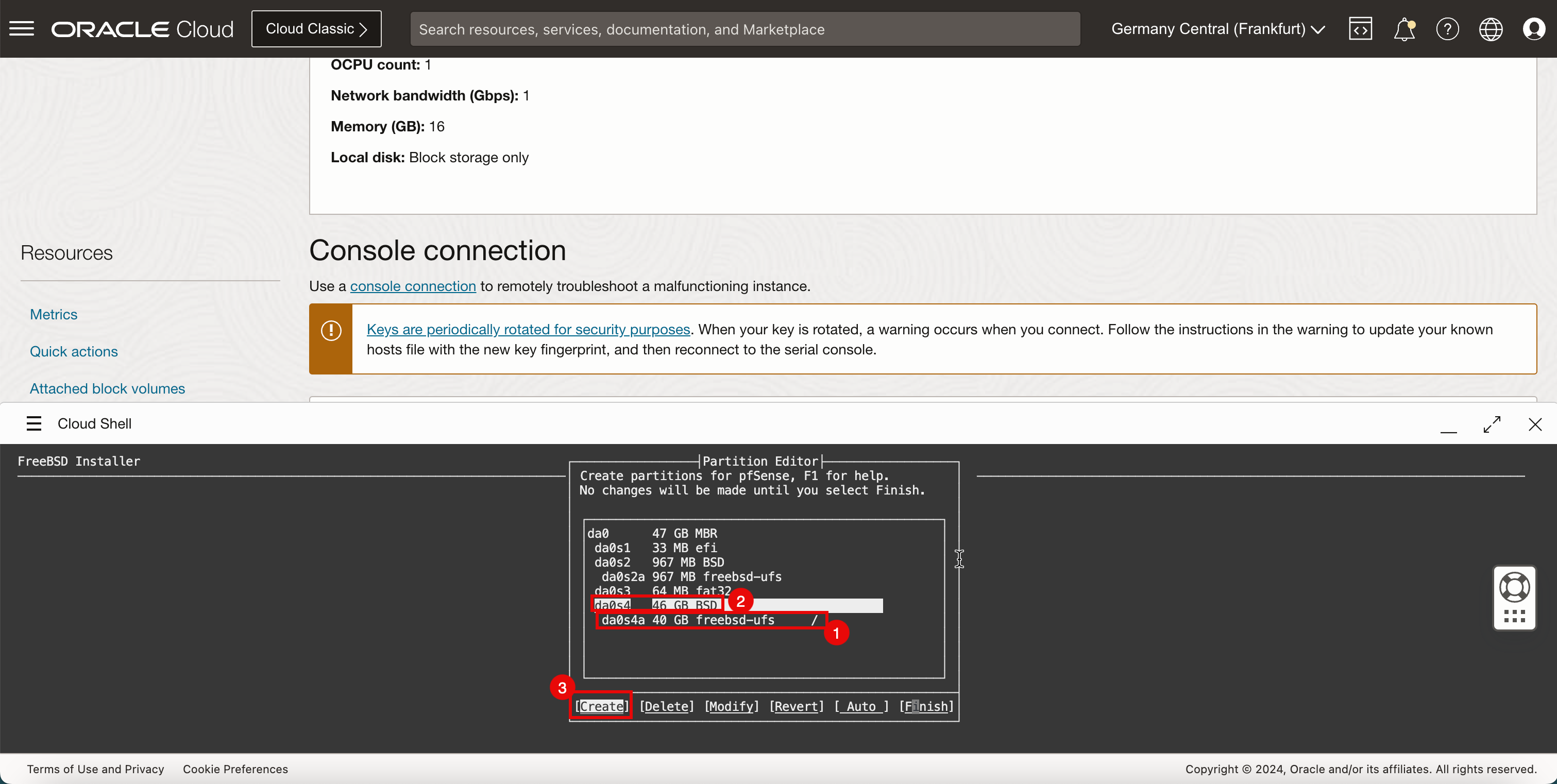

- Observe que el punto de montaje se crea para

/. - En da0s4, introduzca 46 GB BSD.

- Seleccione Crear y pulse INTRO.

- En Tipo, introduzca freebsd-swap.

- En Tamaño, introduzca 5770 MB.

- Introduzca Mountpoint (Punto de montaje).

- Seleccione OK (Aceptar) y pulse ENTER (Intro).

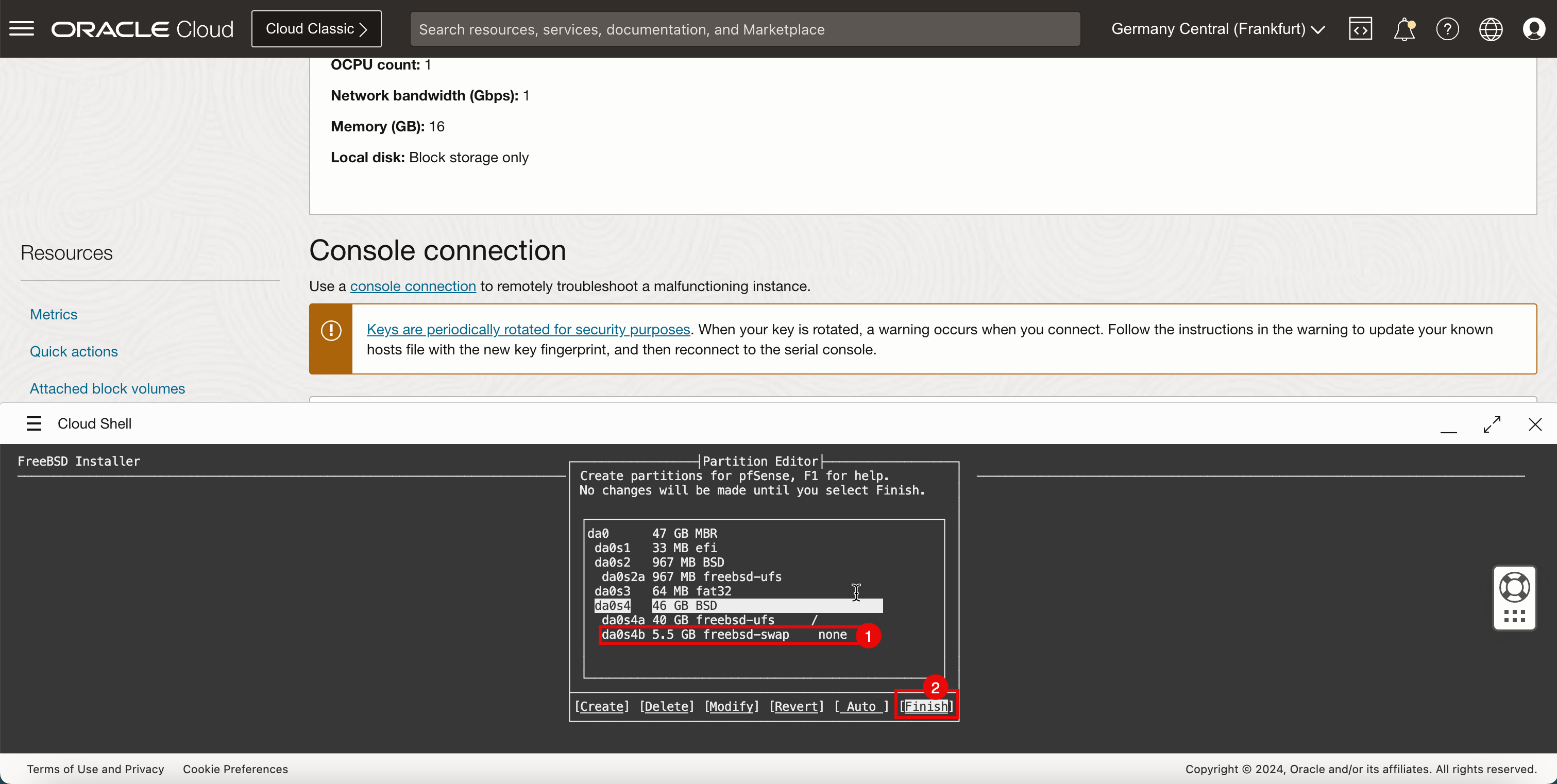

- Observe que el punto de montaje se crea para el intercambio.

- Seleccione Finish (Finalizar) y pulse ENTER (Intro).

-

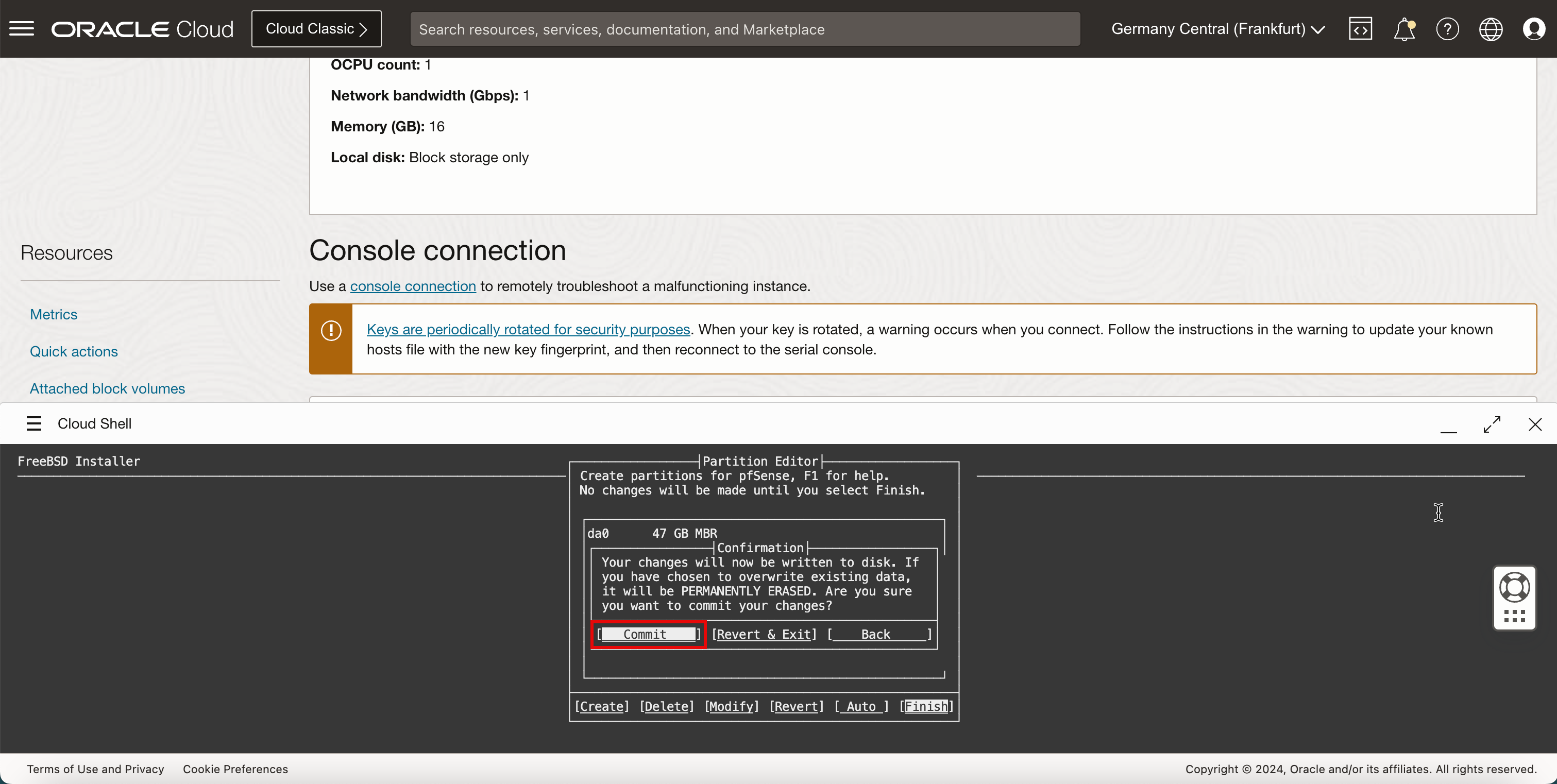

Seleccione Commit (Confirmar) y pulse ENTER (Intro).

-

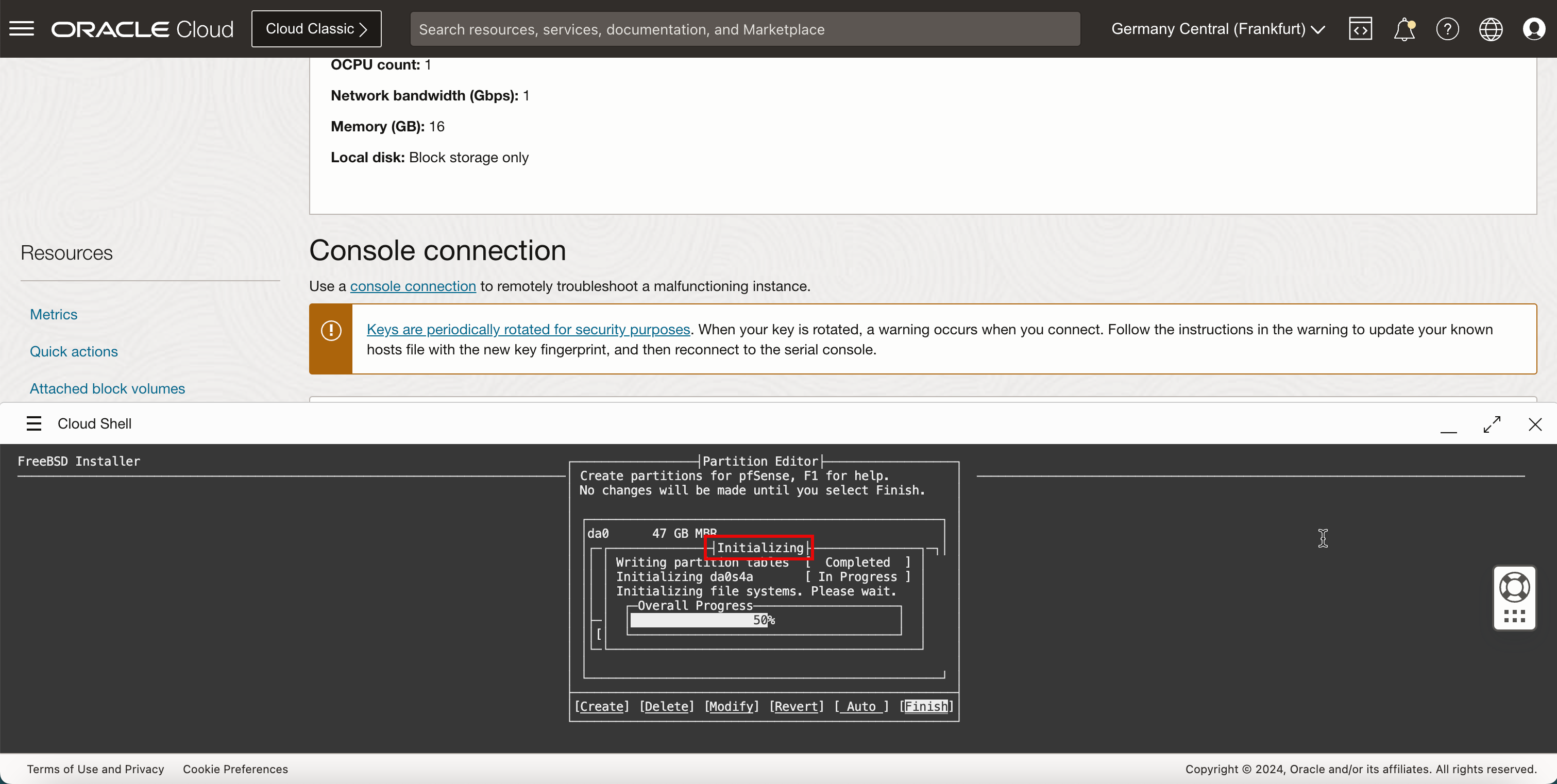

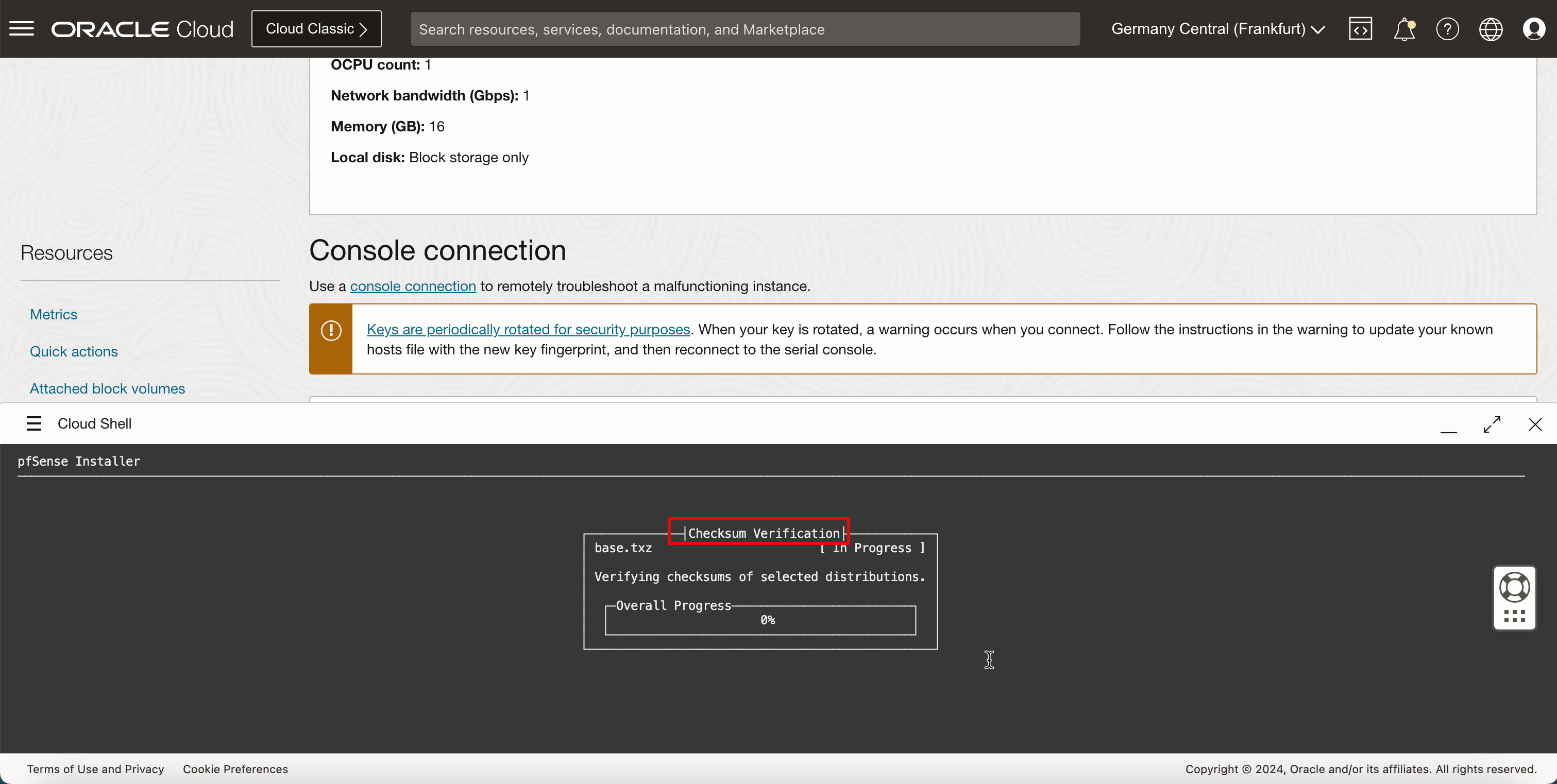

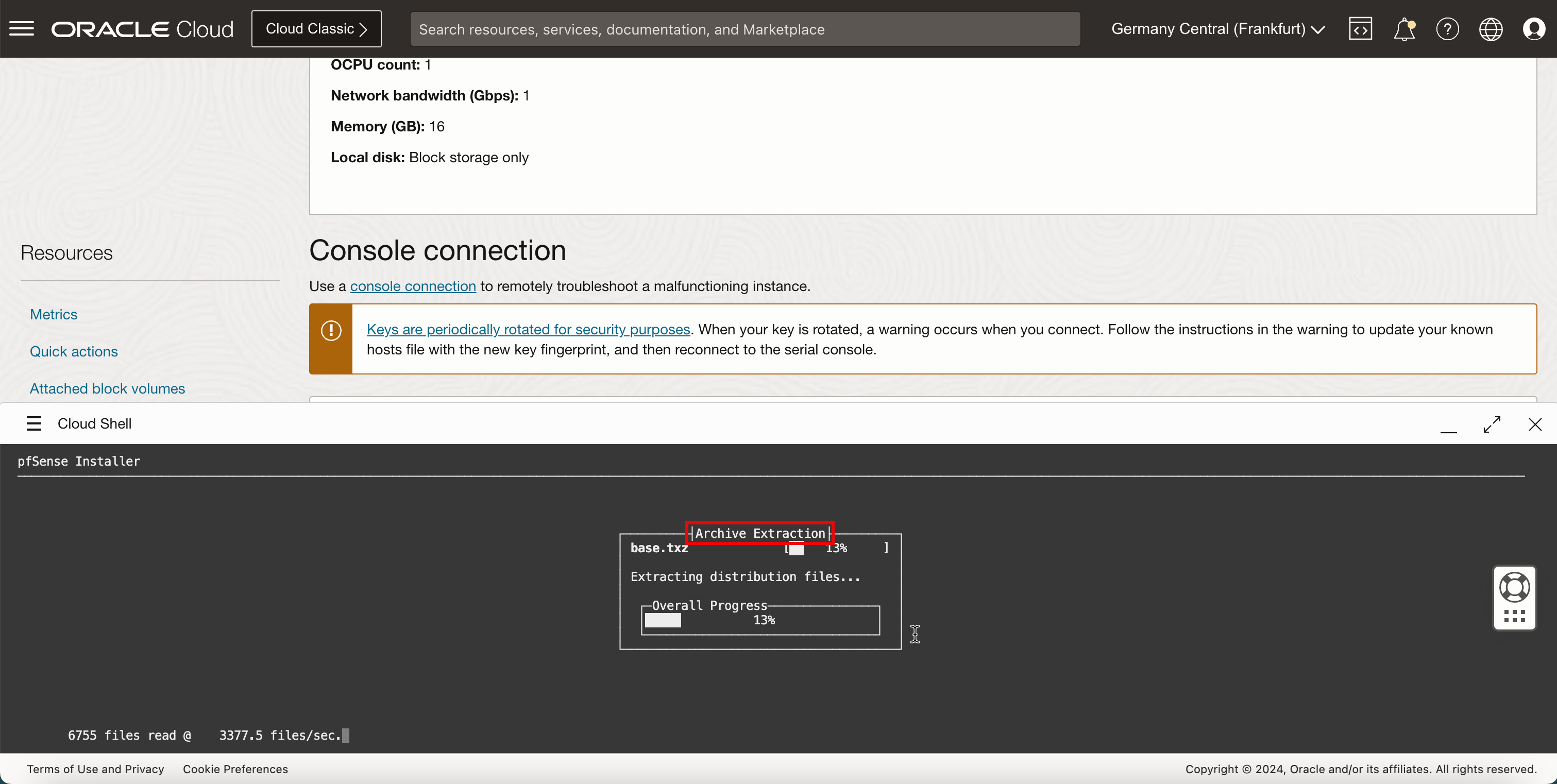

La instalación iniciará la inicialización de la configuración.

La instalación realizará una verificación de total de control rápida.

La instalación realizará una extracción de archivos.

-

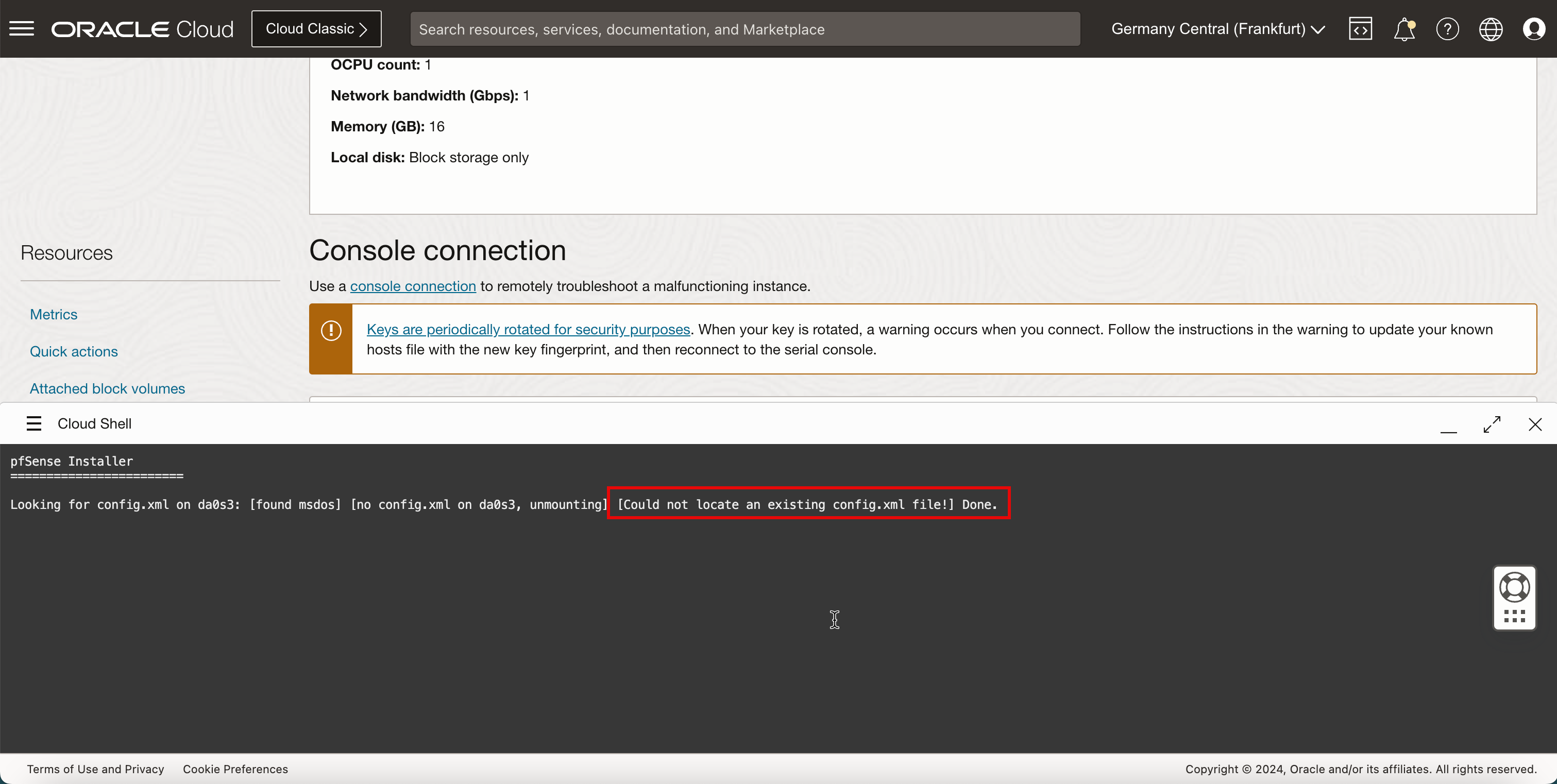

You will get a message Could not locate an existing

config.xmlfile! as this is a new installation.

-

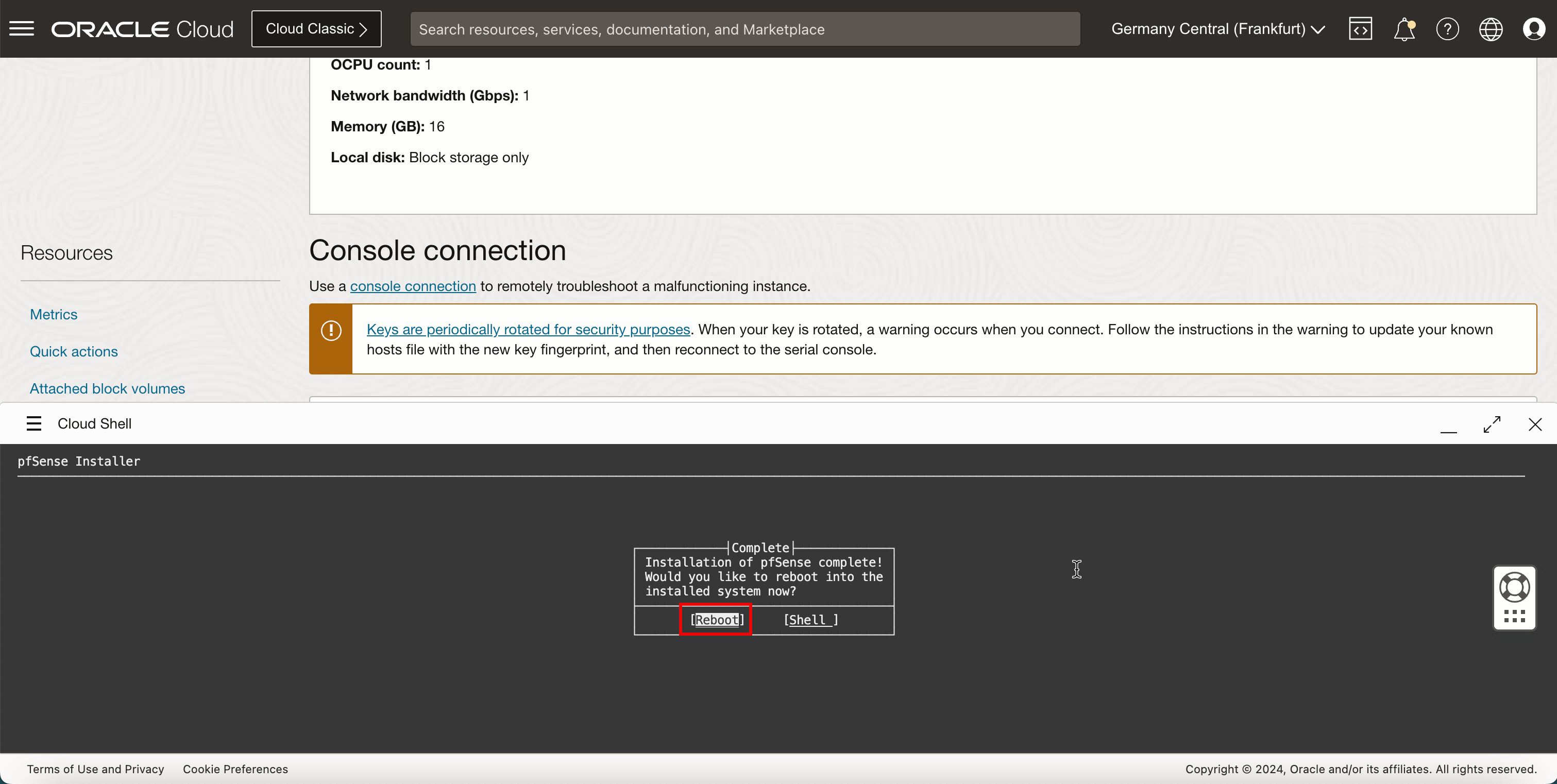

Seleccione Reboot (Reiniciar) y pulse ENTER (Intro).

-

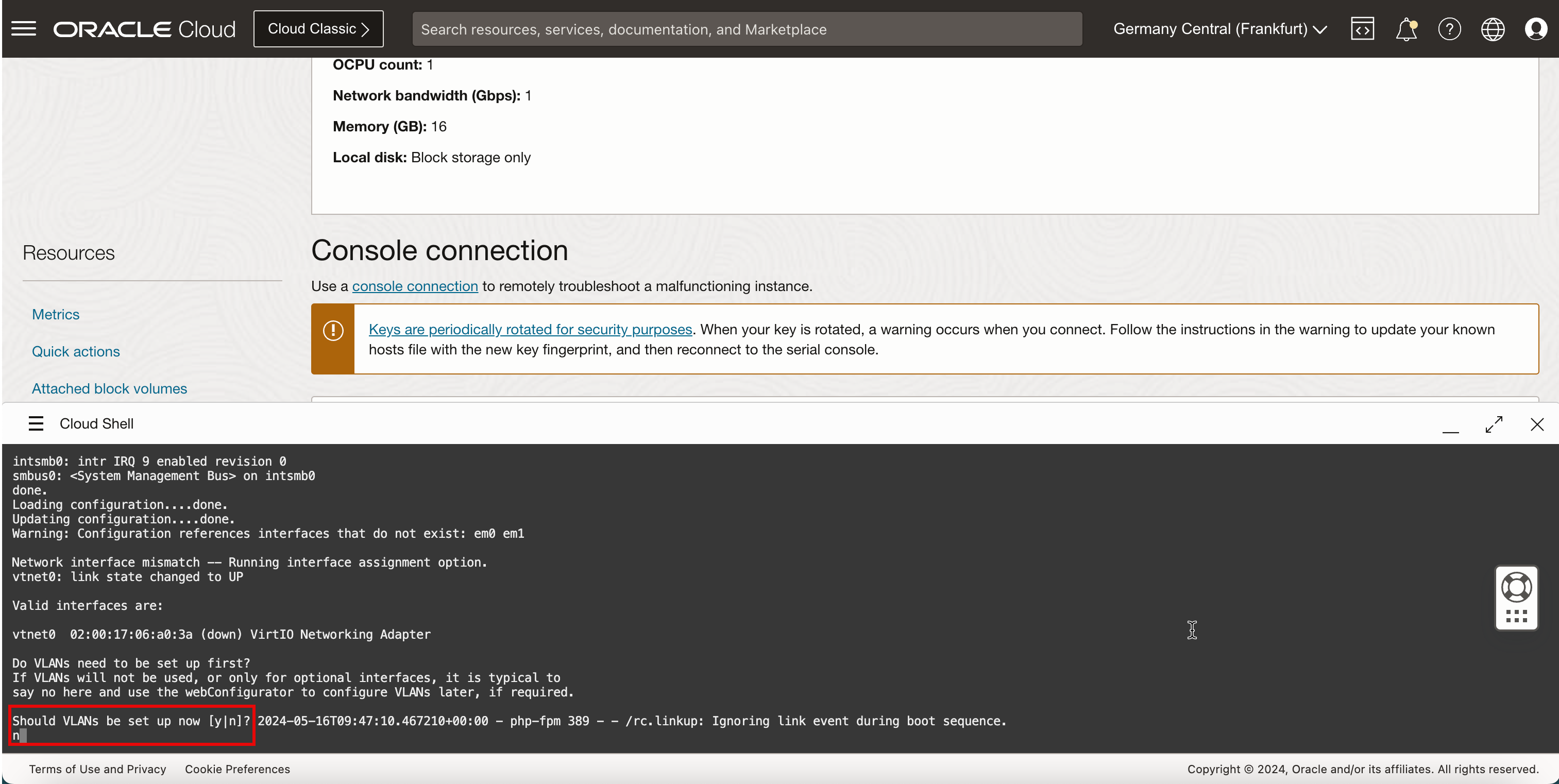

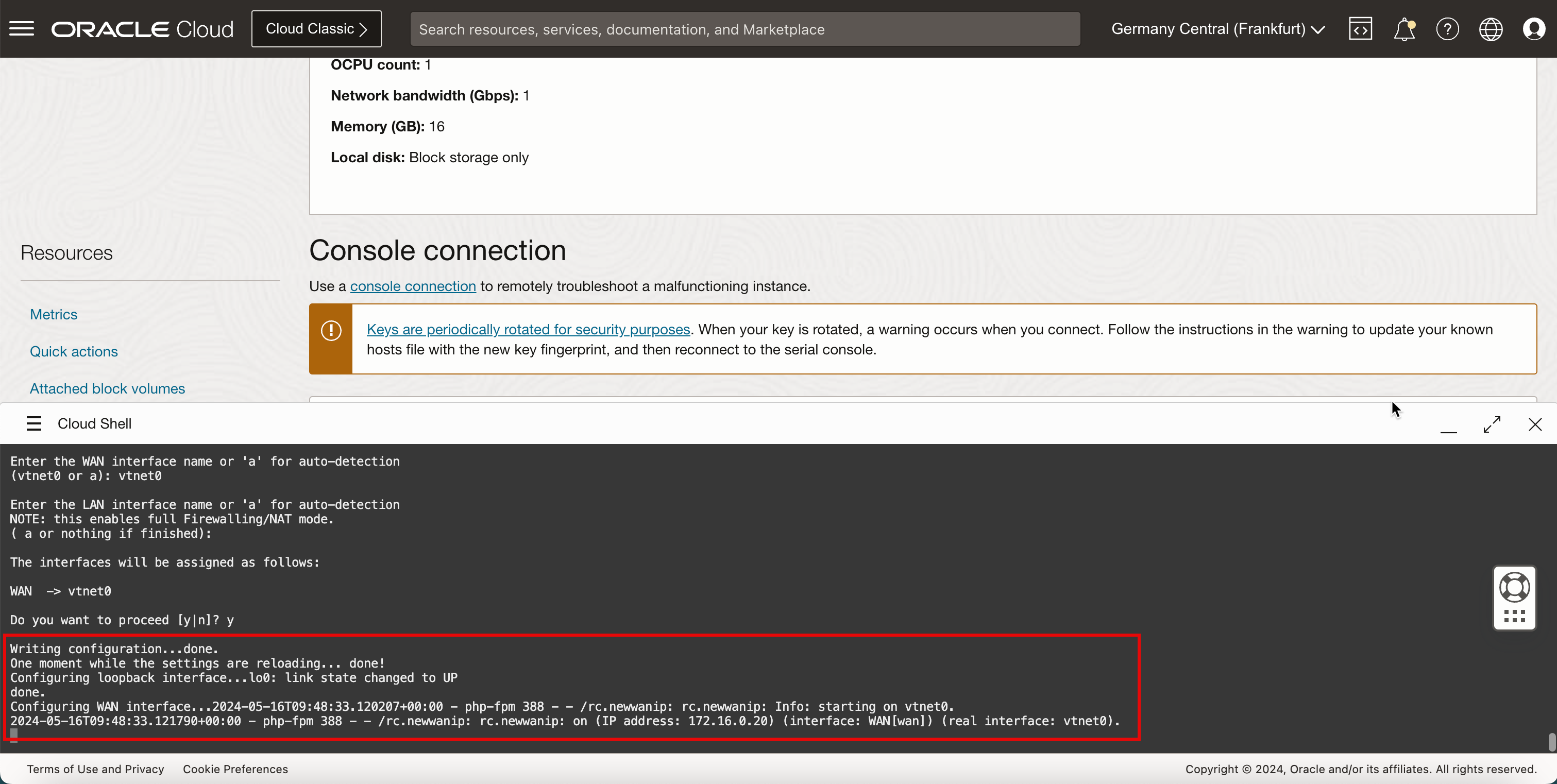

Después del primer reinicio, obtendrá algunas opciones de configuración para configurar la interfaz WAN.

-

Para Should VLANS be set up, introduzca n y pulse ENTER.

-

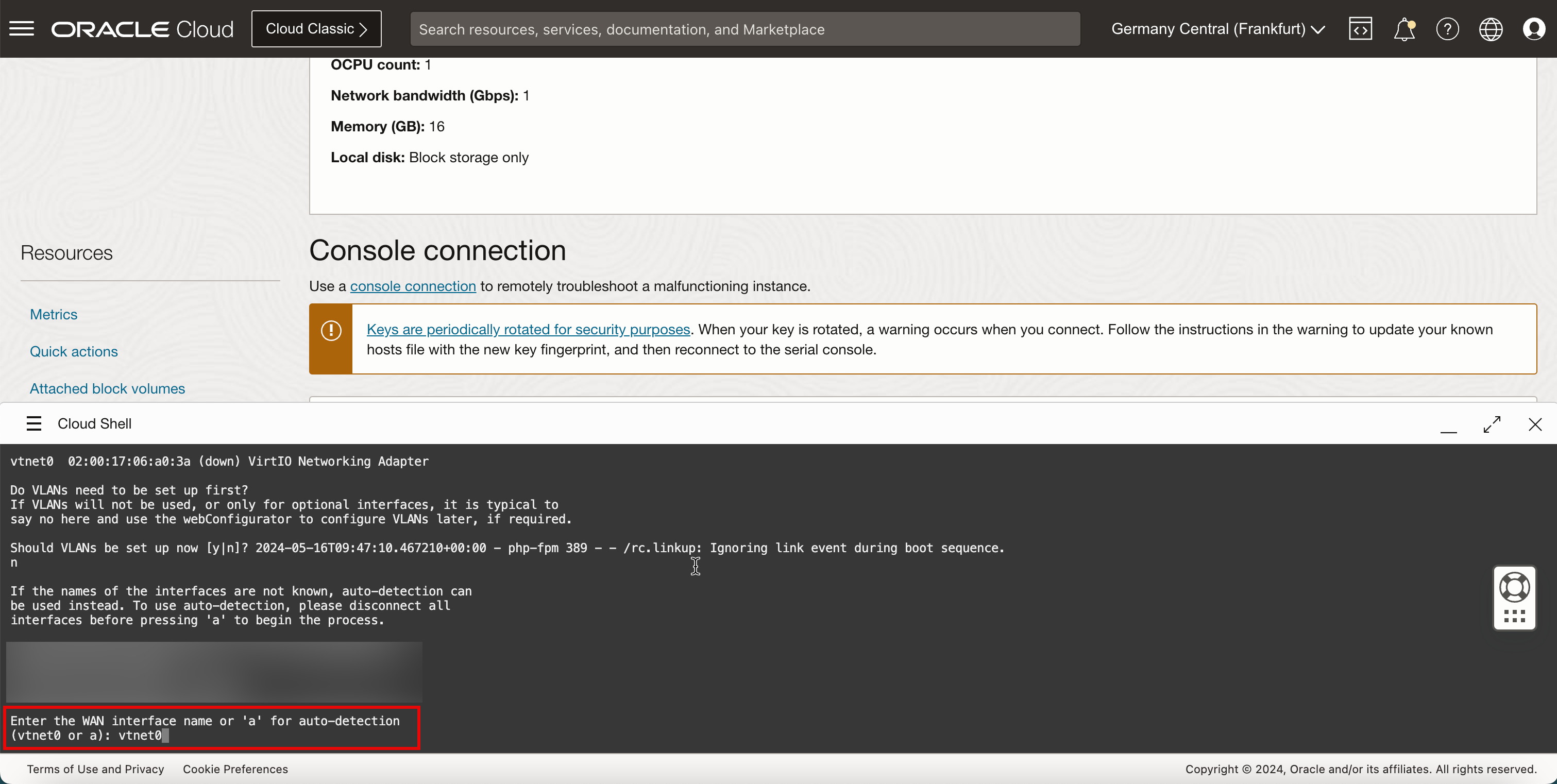

En Introduzca el nombre de la interfaz WAN o 'a' para la detección automática (vtnet0 o a), introduzca

vtnet0.

-

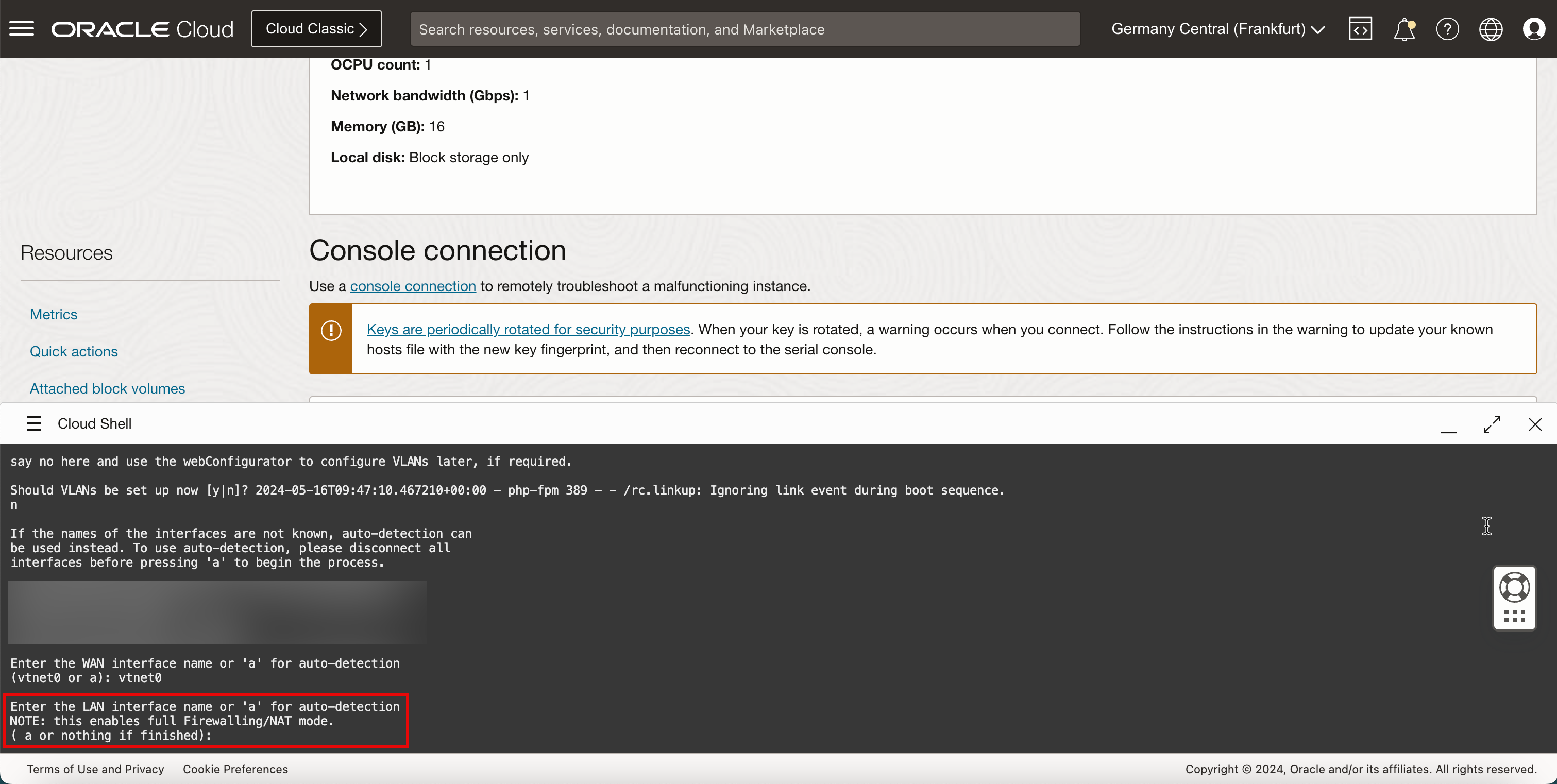

En esta configuración, estamos creando un firewall con una sola interfaz, por lo que no configuraremos la interfaz LAN, por lo tanto, para Introducir el nombre de la interfaz LAN o 'a' para detección automática, pulse INTRO para omitir esta configuración de interfaz.

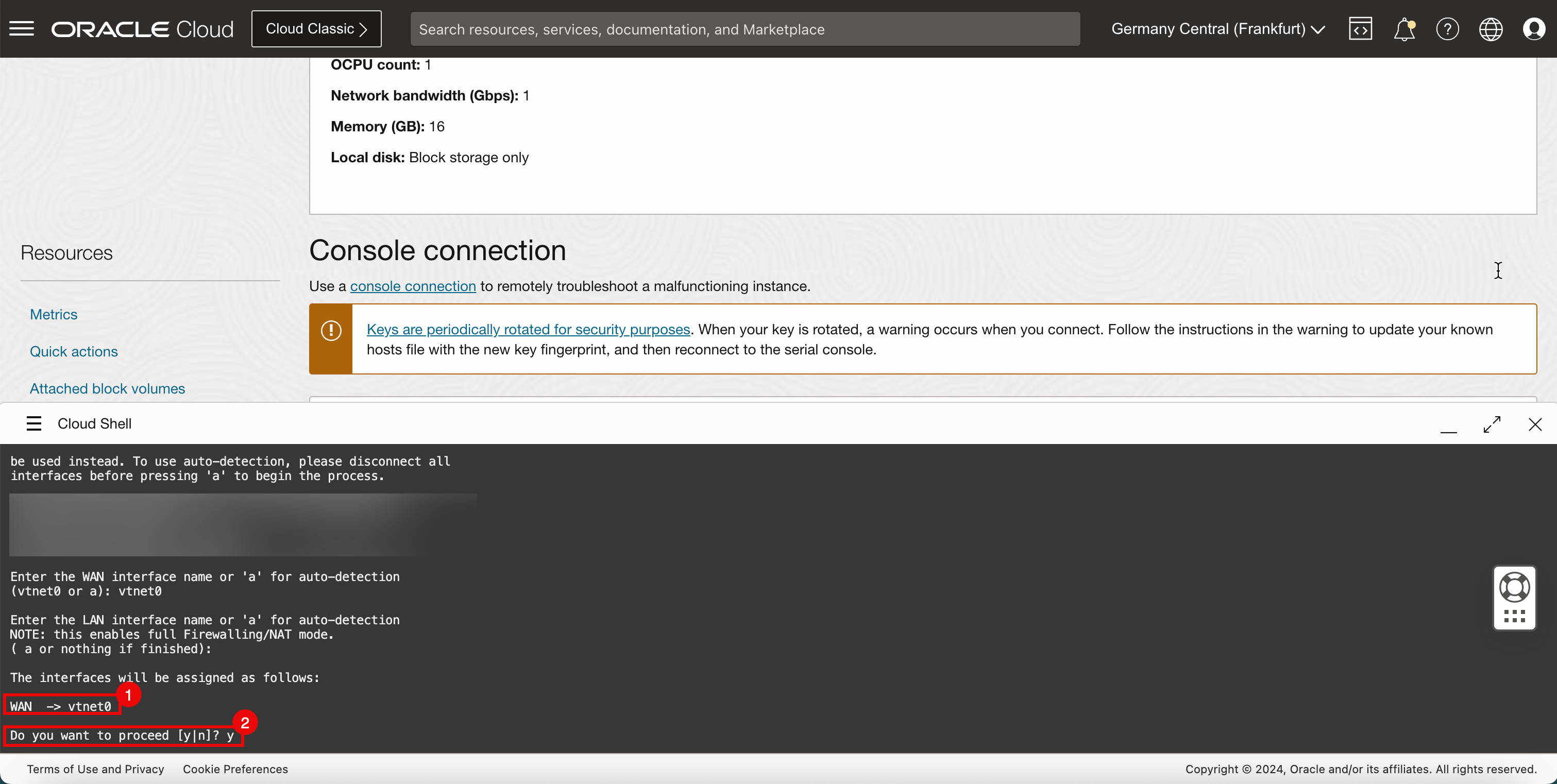

- Verifique el nombre de la interfaz WAN.

- En Do you want to continue (¿Desea continuar?), introduzca y (sí) y pulse ENTER (Intro).

-

Observe algunos mensajes y se realizará la configuración.

-

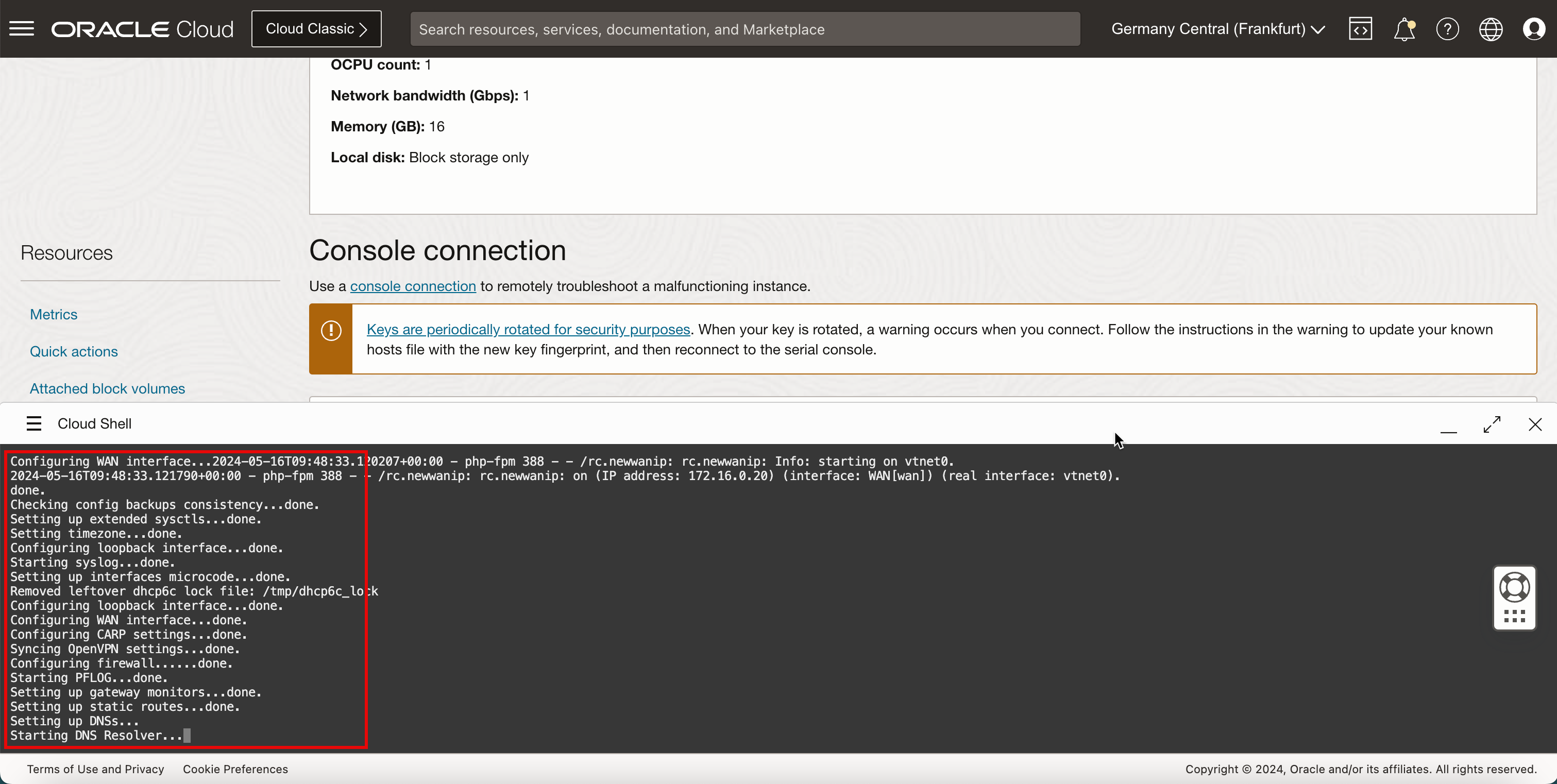

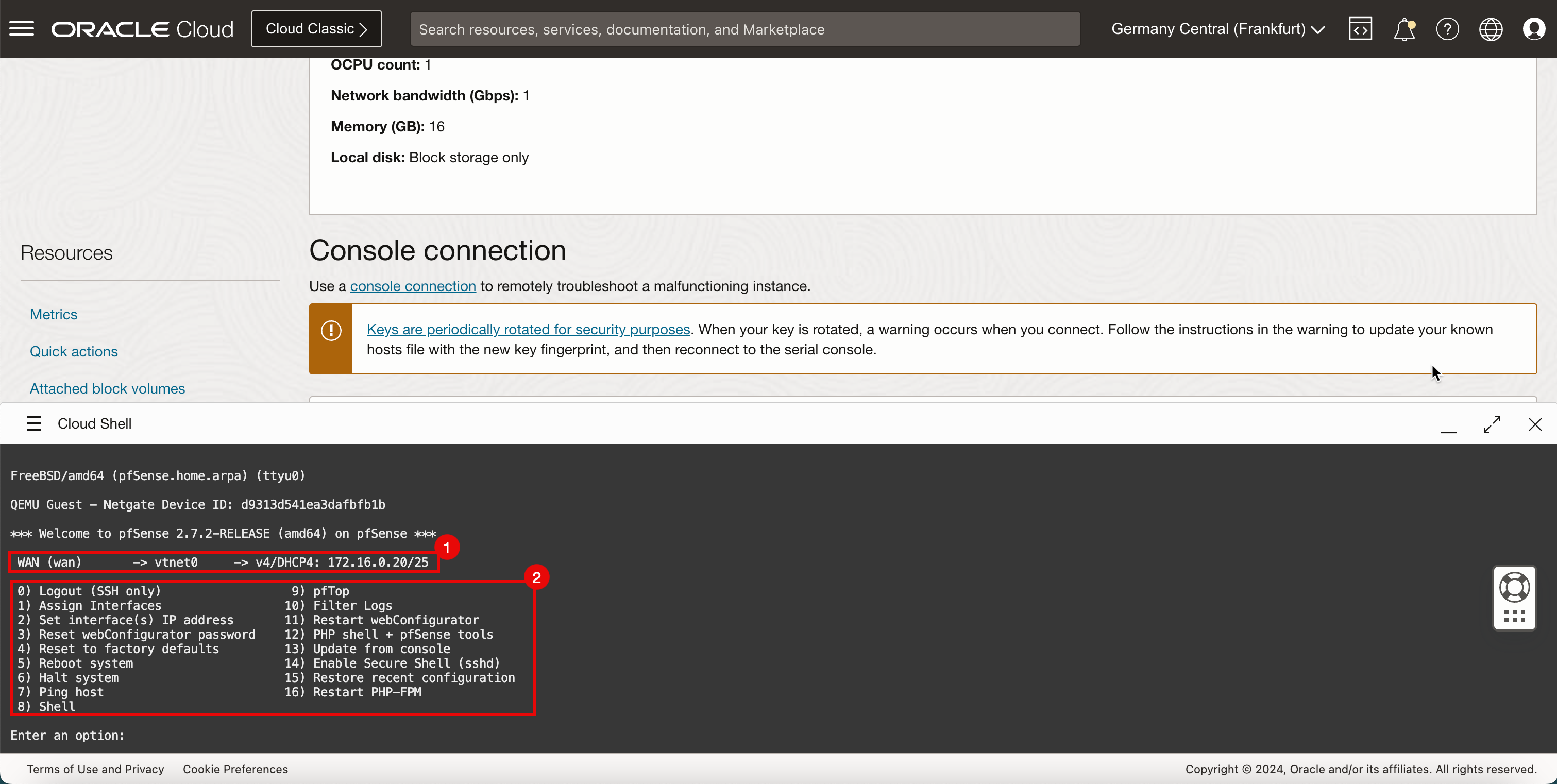

El sistema operativo pfSense realizará un inicio completo.

- Verá que la dirección IP se configurará mediante DHCP.

- Observe el menú pfSense para realizar alguna configuración básica adicional.

Tarea 7: Conexión a la interfaz de usuario gráfica web (GUI) pfSense y finalización de la configuración inicial

La instalación ha terminado, ahora necesitamos conectarnos a la interfaz web del firewall pfSense. Pero antes de esto, necesitamos abrir algunos puertos en la lista de seguridad de la VCN.

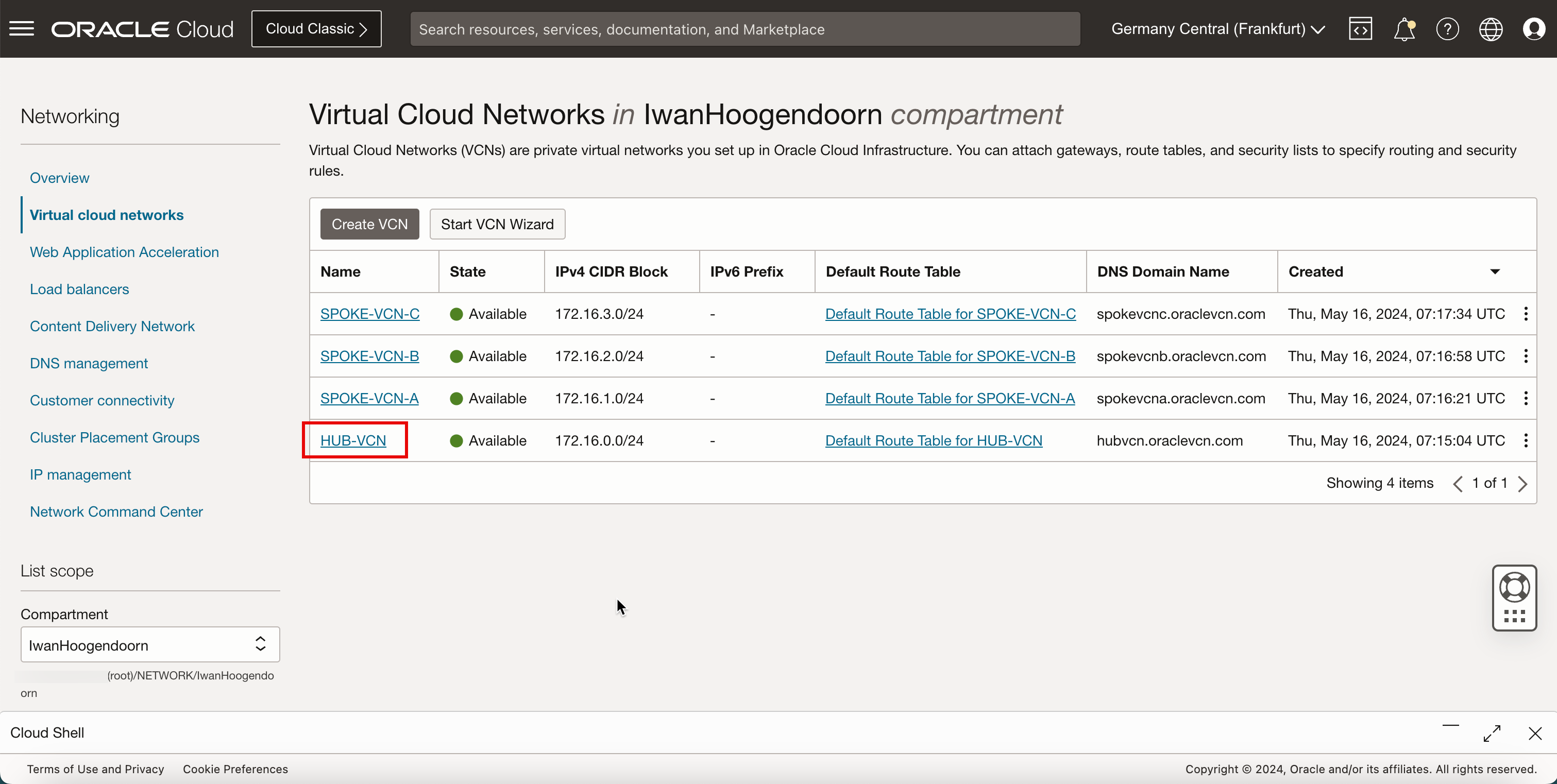

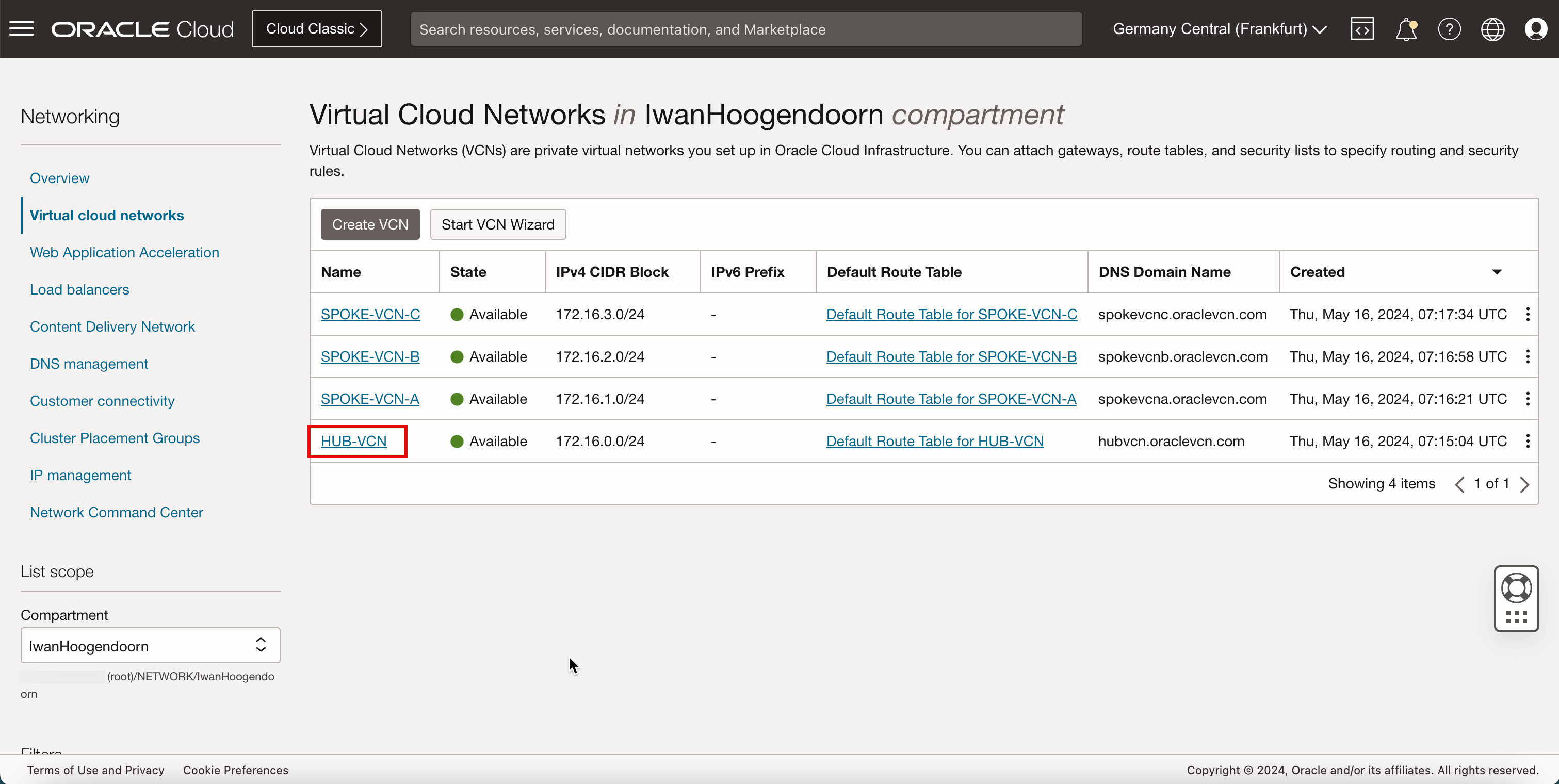

-

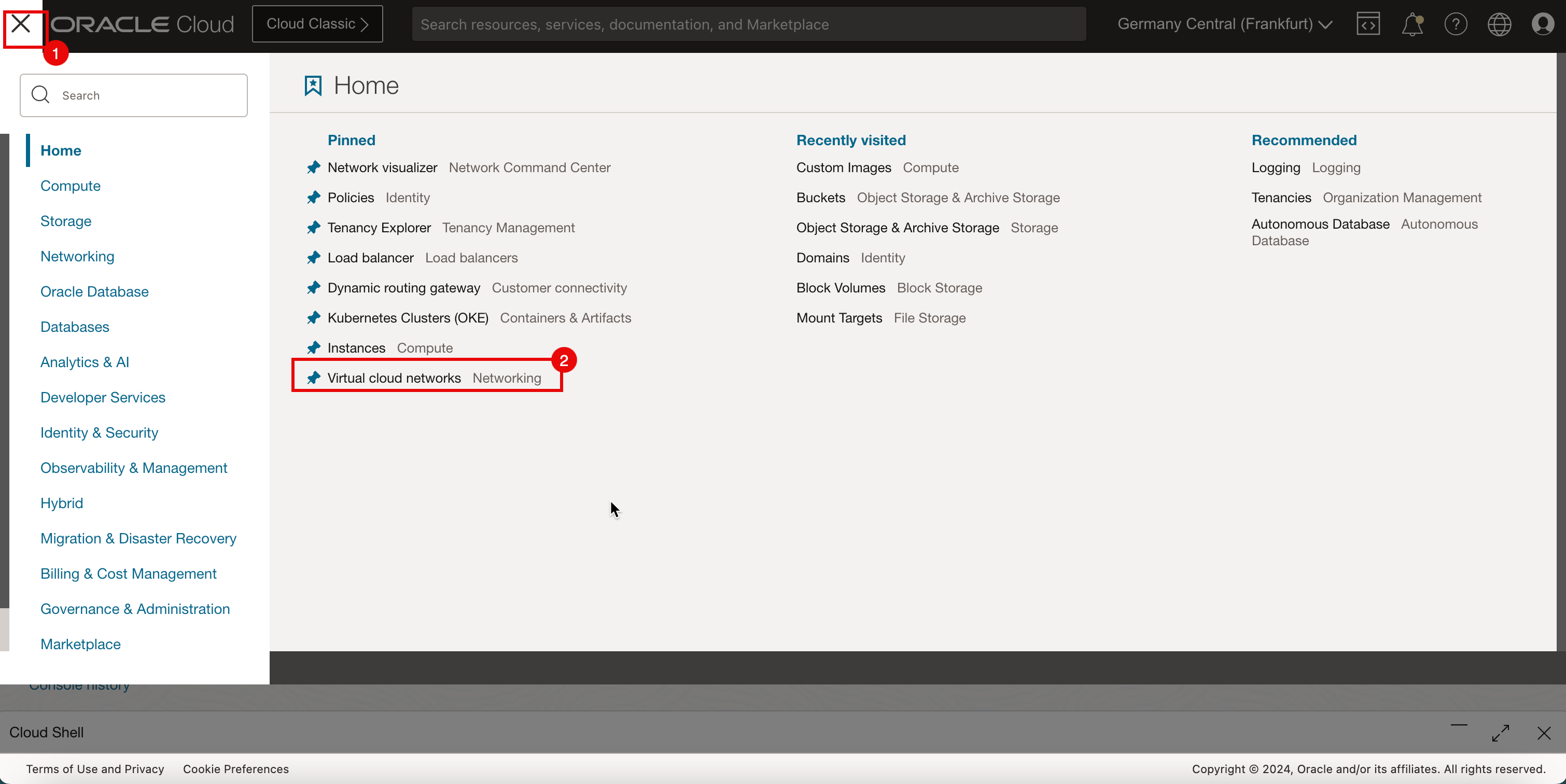

Agregar regla de entrada.

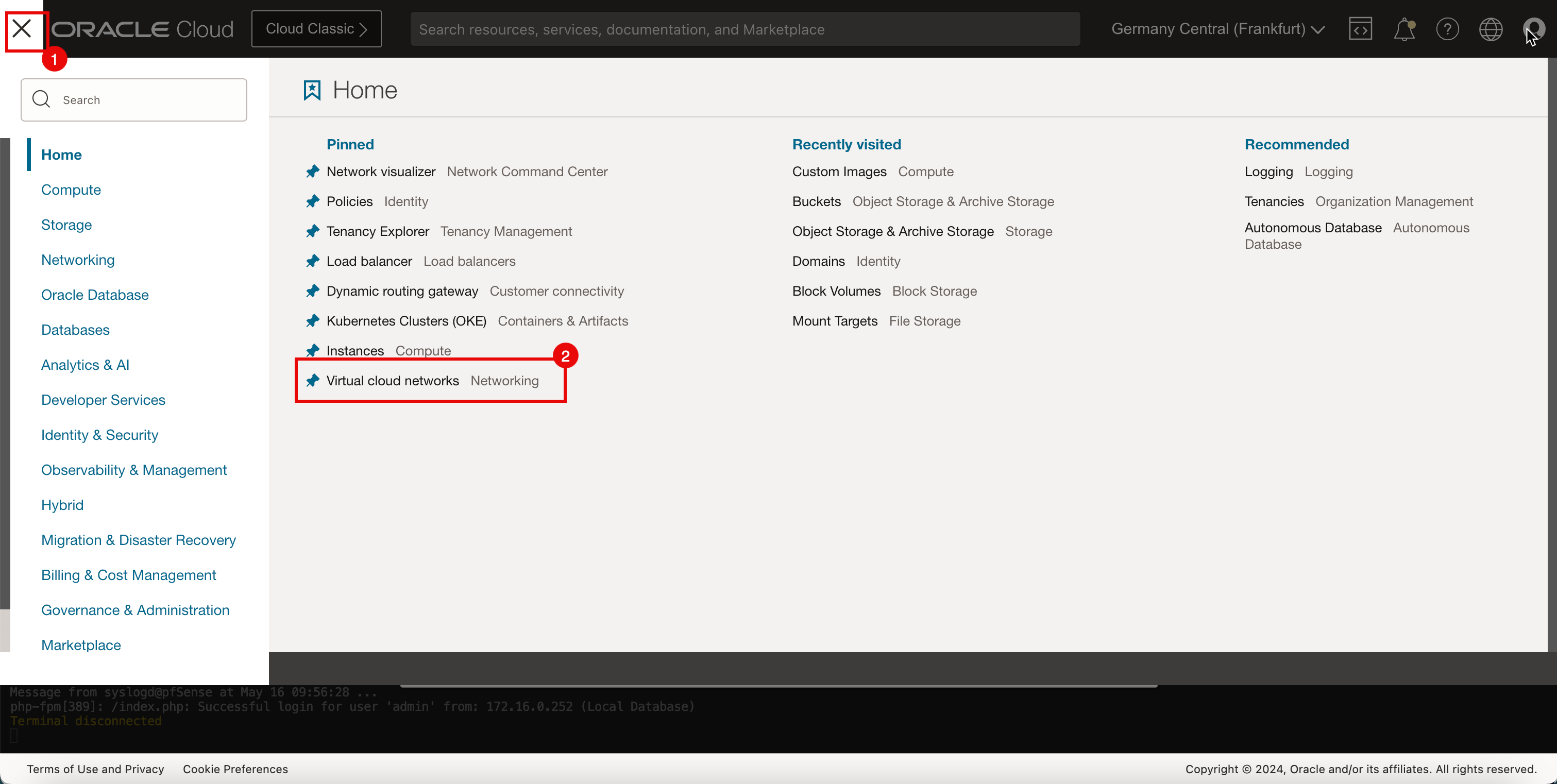

- Haga clic en el menú de hamburguesa (≡) en la esquina superior izquierda.

- Haga clic en Redes virtuales en la nube o vaya a Red y Redes virtuales en la nube.

-

Seleccione la VCN a la que está asociado el firewall pfSense.

- Desplazar hacia abajo.

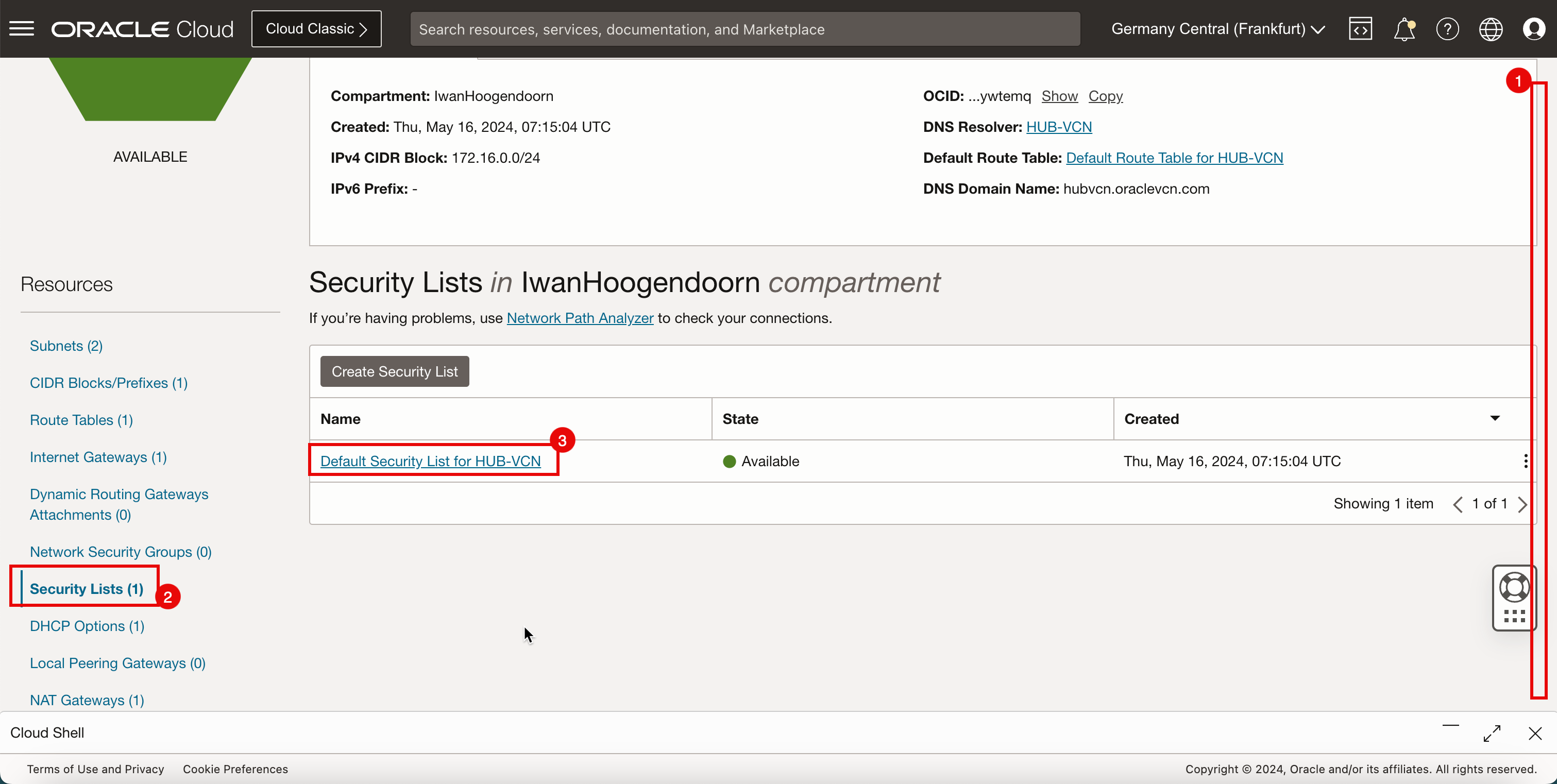

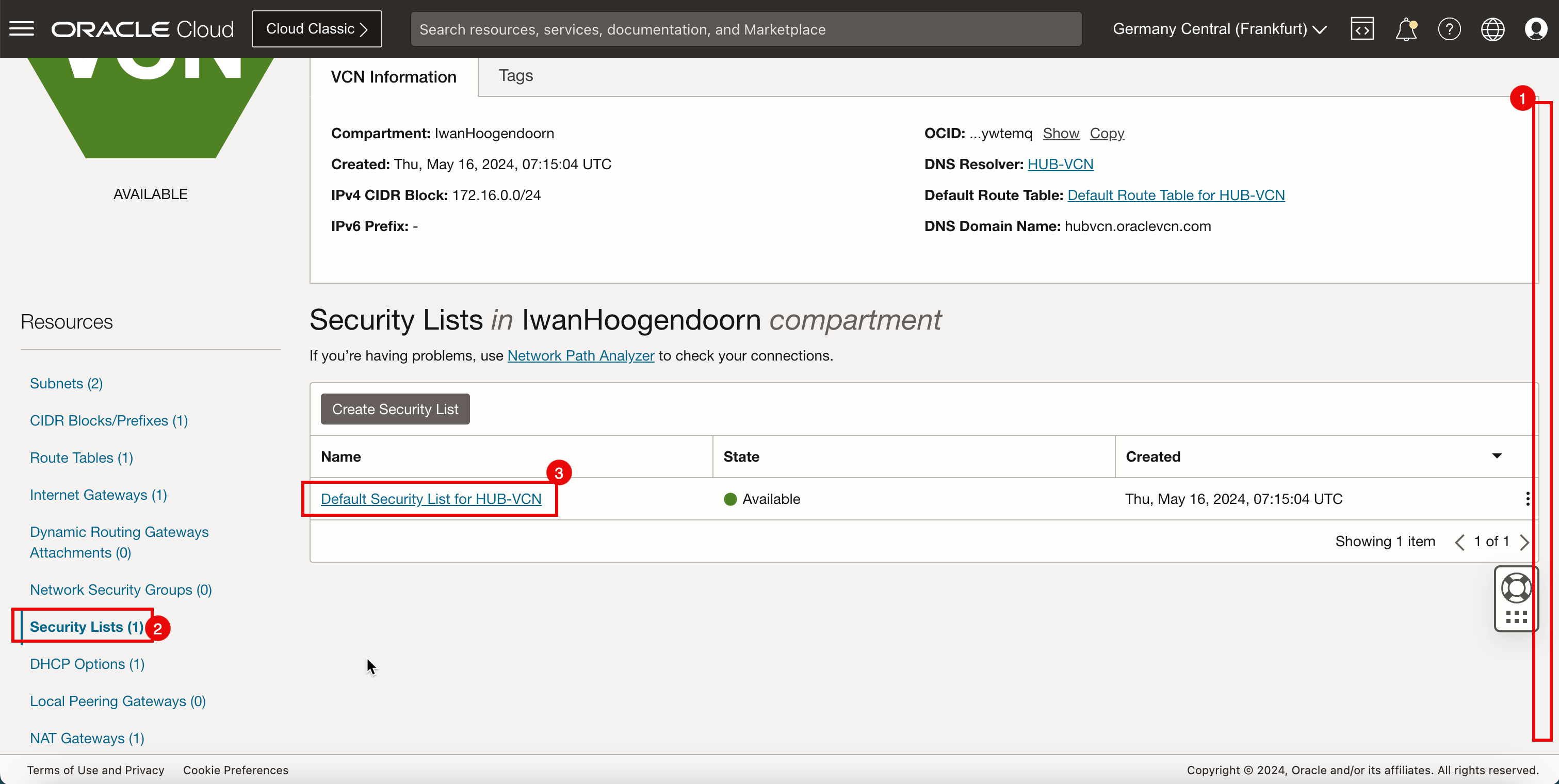

- Haga clic en Listas de seguridad.

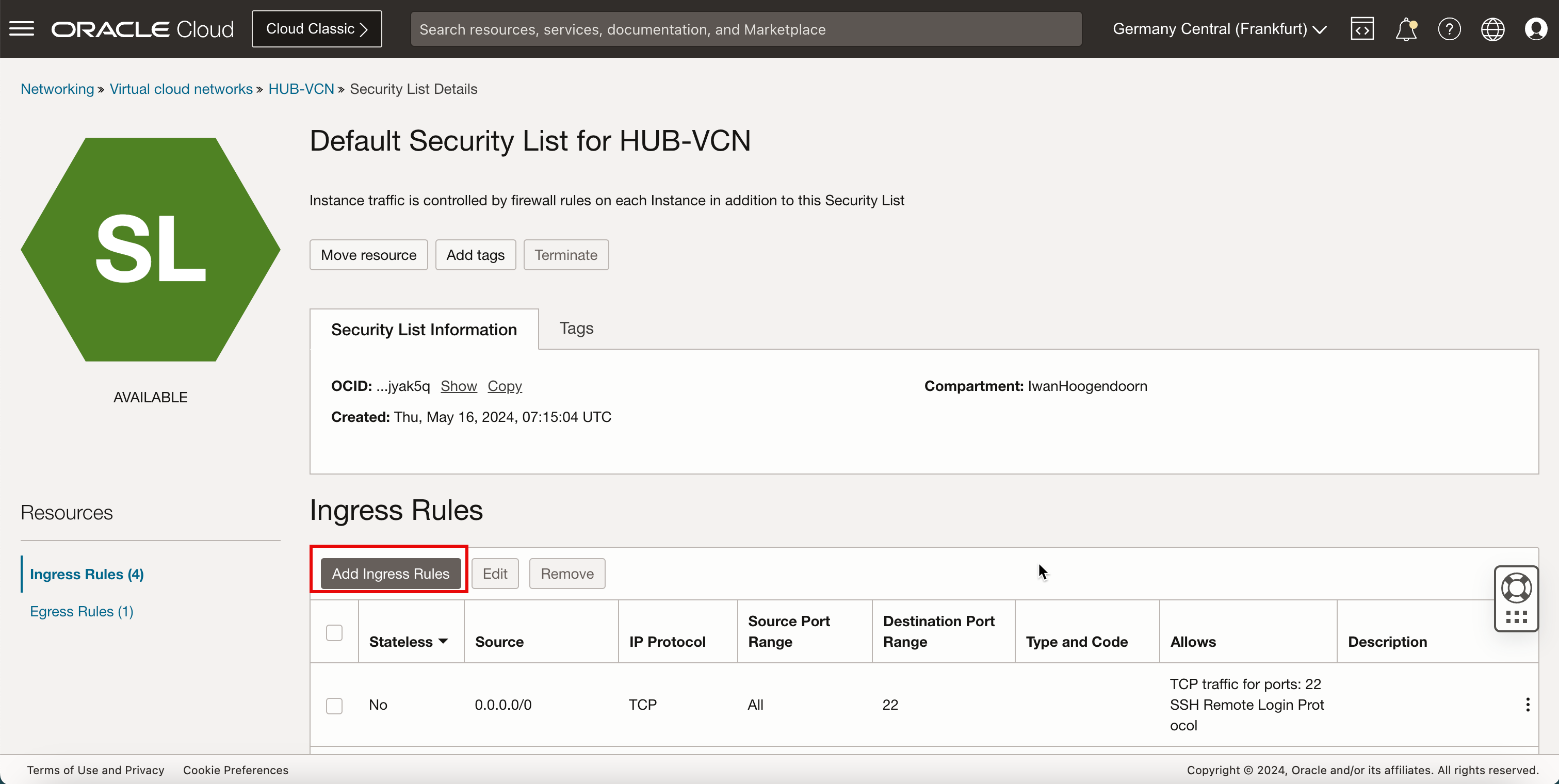

- Haga clic en la Lista de seguridad por defecto para la HUB-VCN.

-

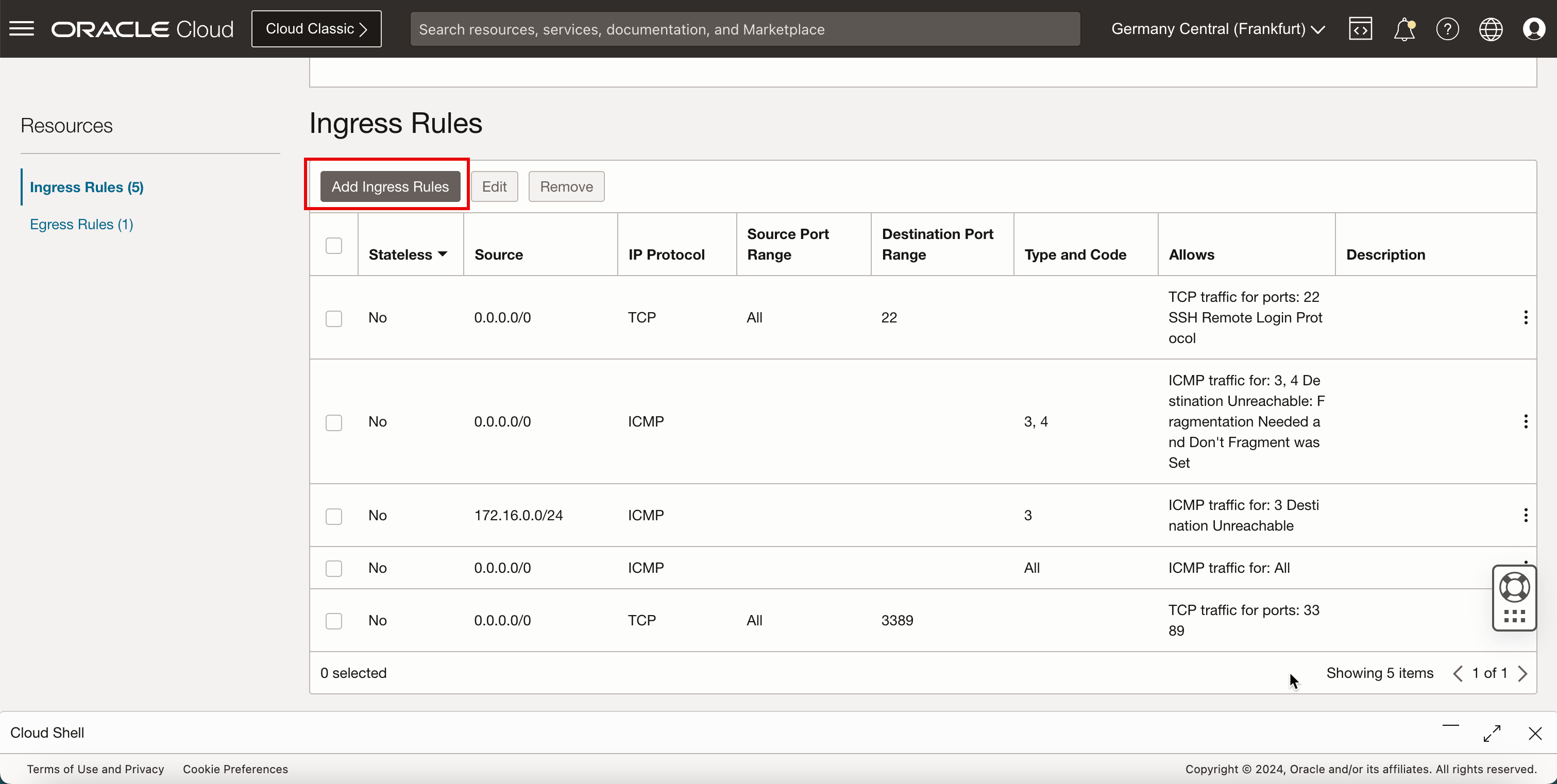

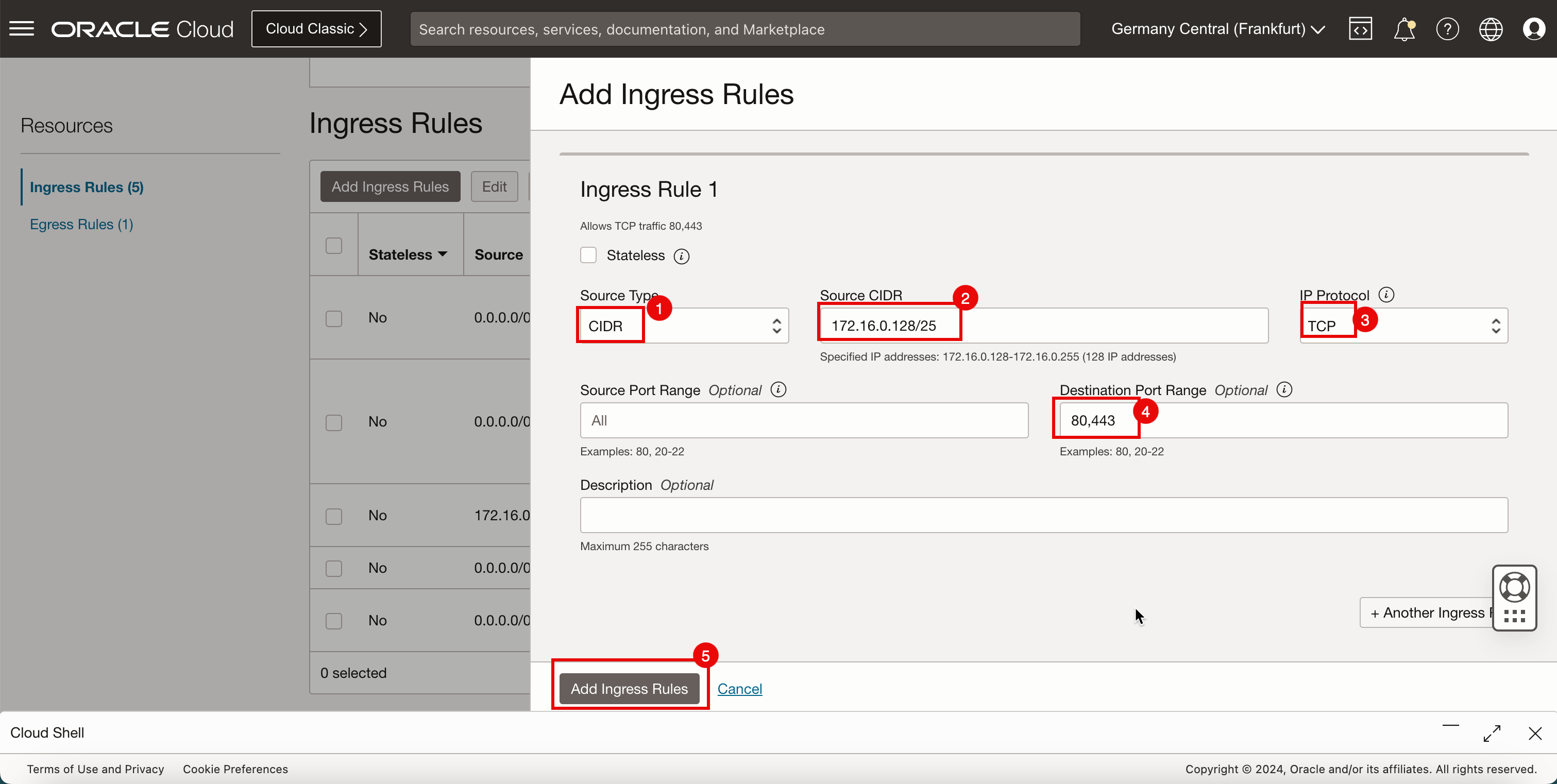

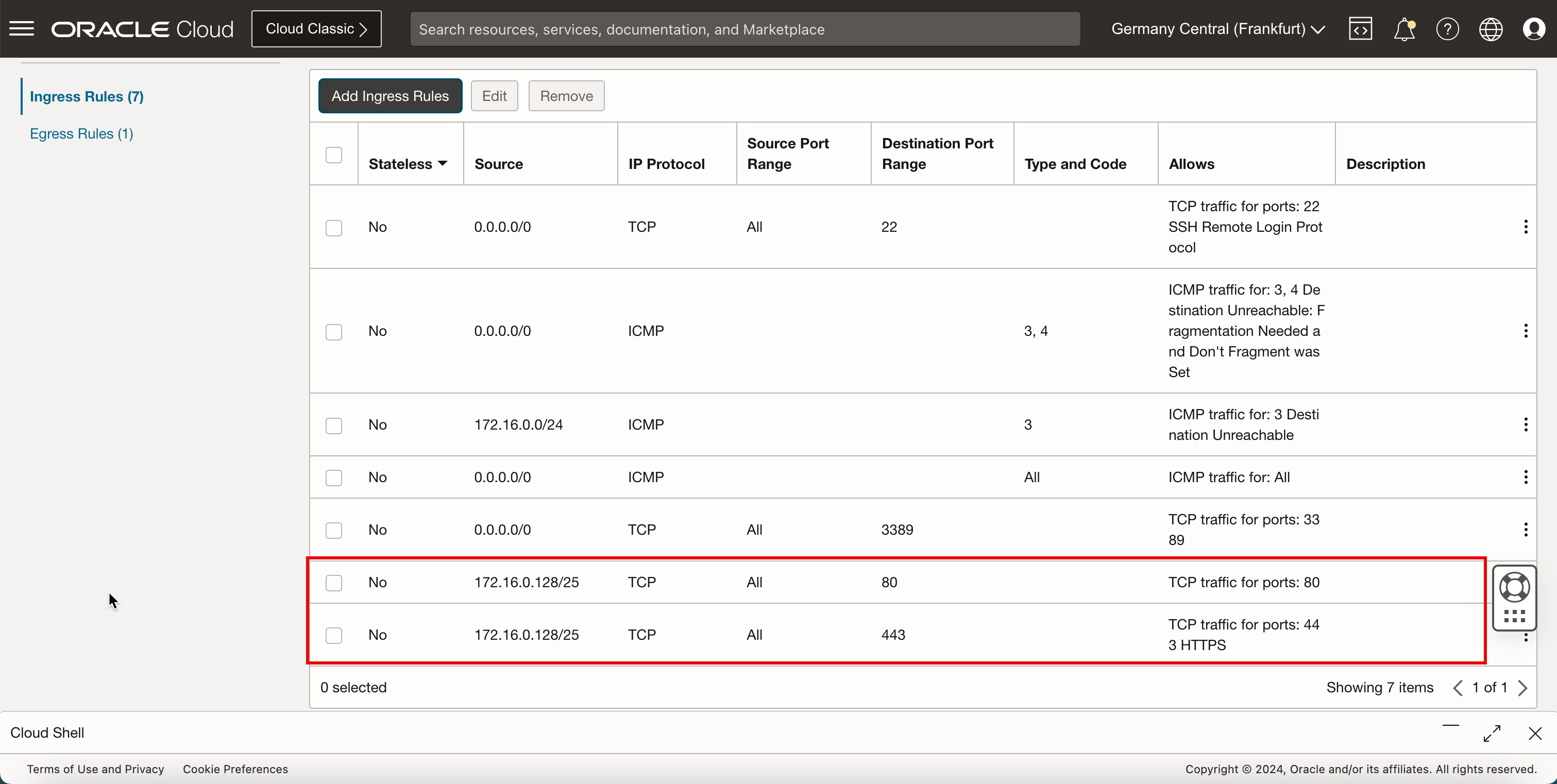

Haga clic en Agregar reglas de entrada para crear la regla de entrada.

- En Tipo de origen, introduzca CIDR.

- En CIDR de origen, para este tutorial, introduzca

172.16.0.128/25. Esta es la subred que tiene la instancia de Windows, que utilizaremos para conectar al firewall pfSense mediante el explorador. - En Protocolo IP, introduzca TCP.

- En Rango de puertos de destino, introduzca

80,443. - Haga clic en Agregar reglas de entrada .

-

Tenga en cuenta que la regla de seguridad se agrega para permitir los puertos TCP/

80y TCP/443en la lista de seguridad asociada a la VCN. Esto le permitirá configurar una conexión HTTP y HTTPS desde la instancia de Windows a esta nueva instancia de firewall pfSense.

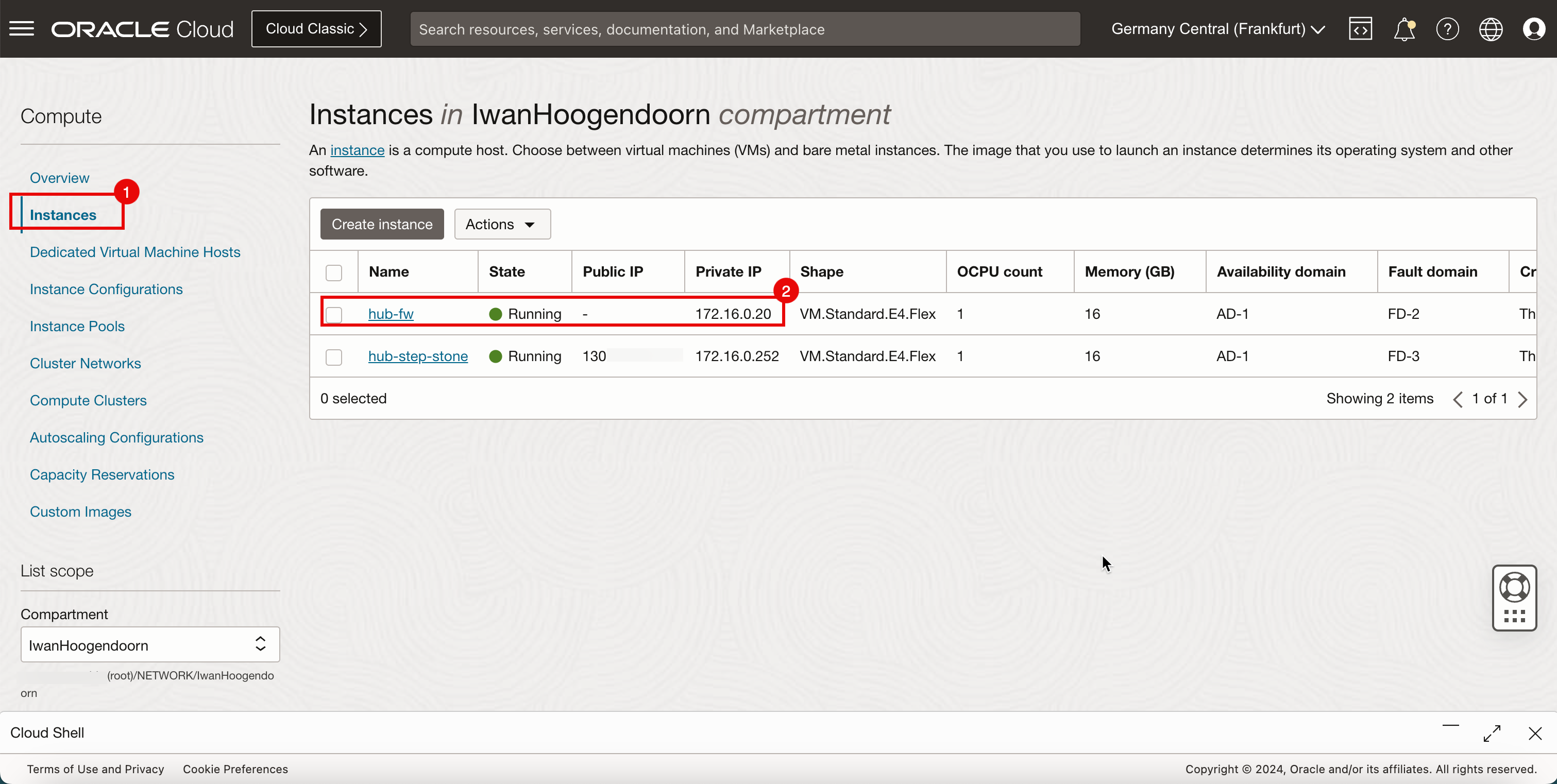

- Vaya a Recursos informáticos e Instancias.

- Tome nota de la dirección IP de firewall pfSense.

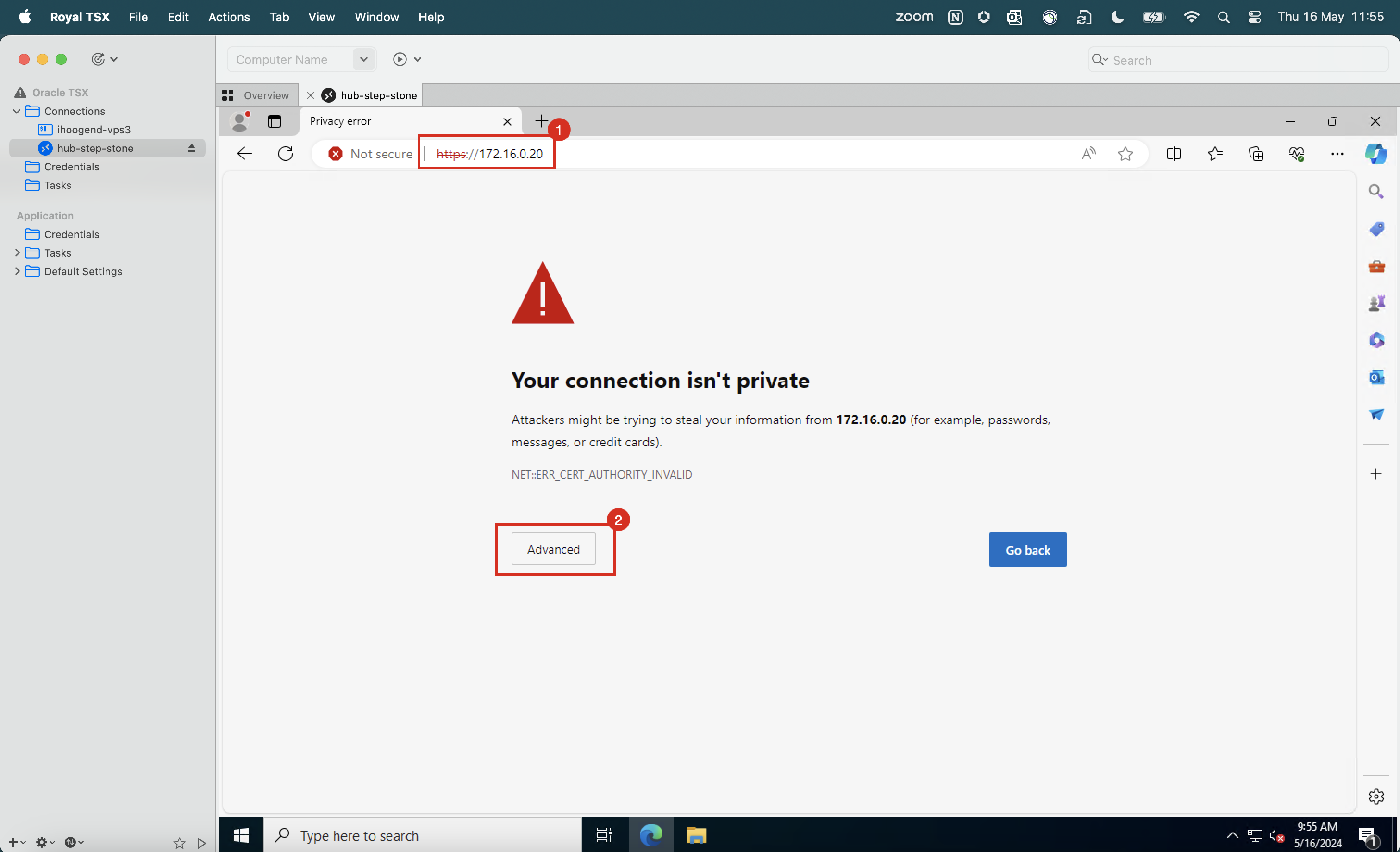

- En la instancia de Windows, abra un explorador y vaya a la IP de firewall pfSense mediante HTTPS.

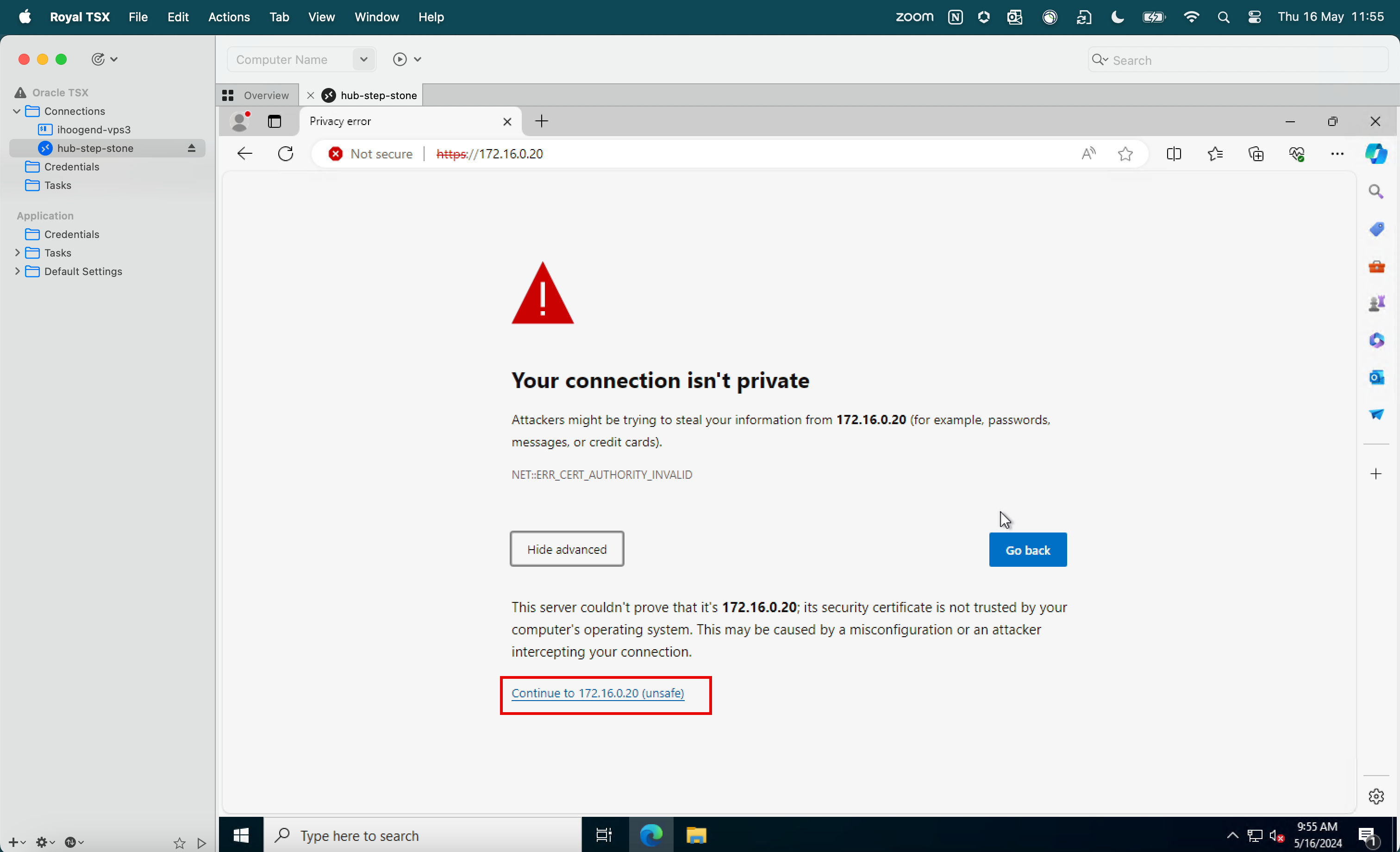

- Haga clic en Avanzado.

-

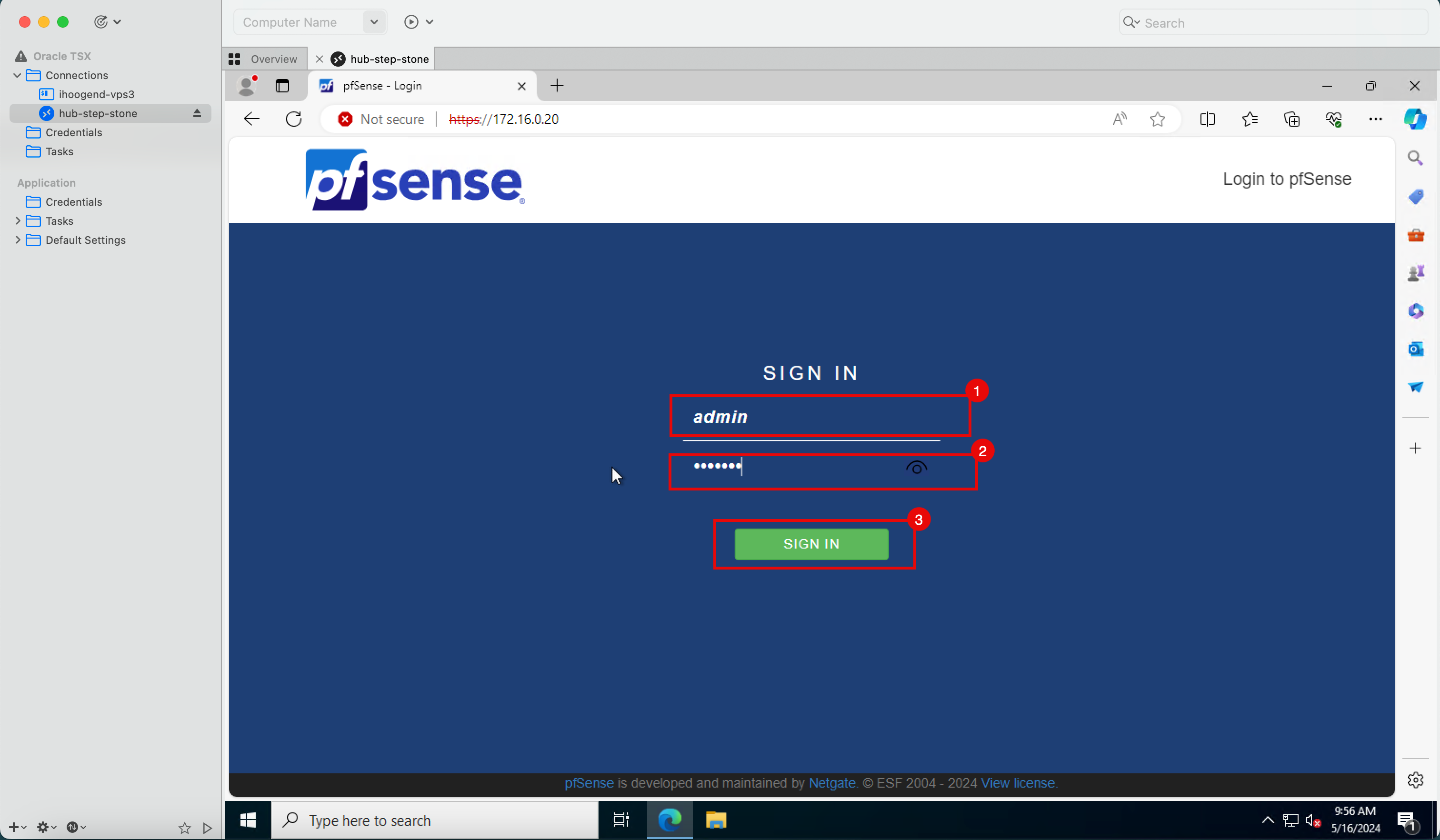

Haga clic en Continuar.

- Introduzca el nombre de usuario por defecto como

admin. - Introduzca la contraseña por defecto como

pfsense. - Haga clic en Conectar.

- Introduzca el nombre de usuario por defecto como

-

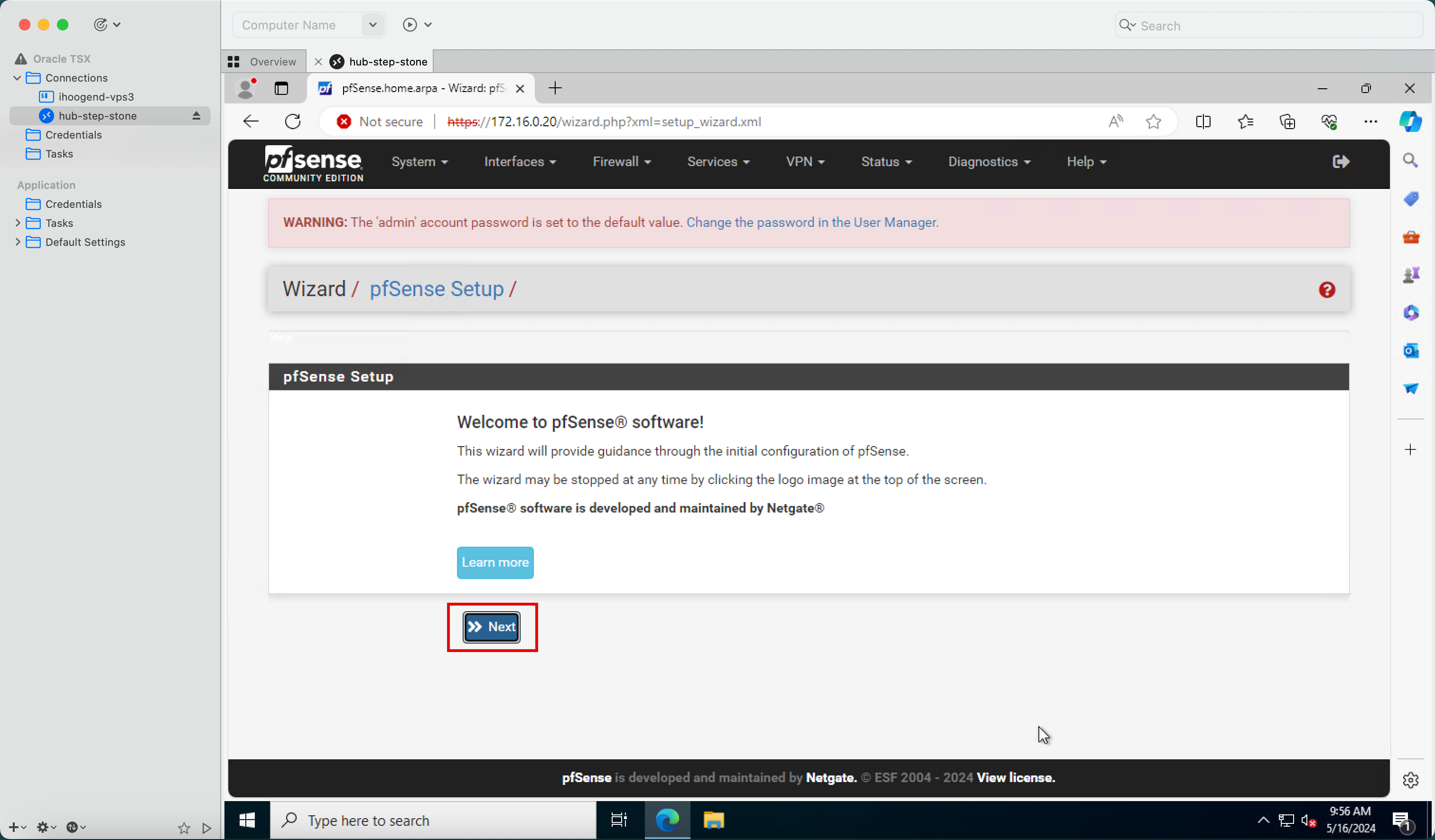

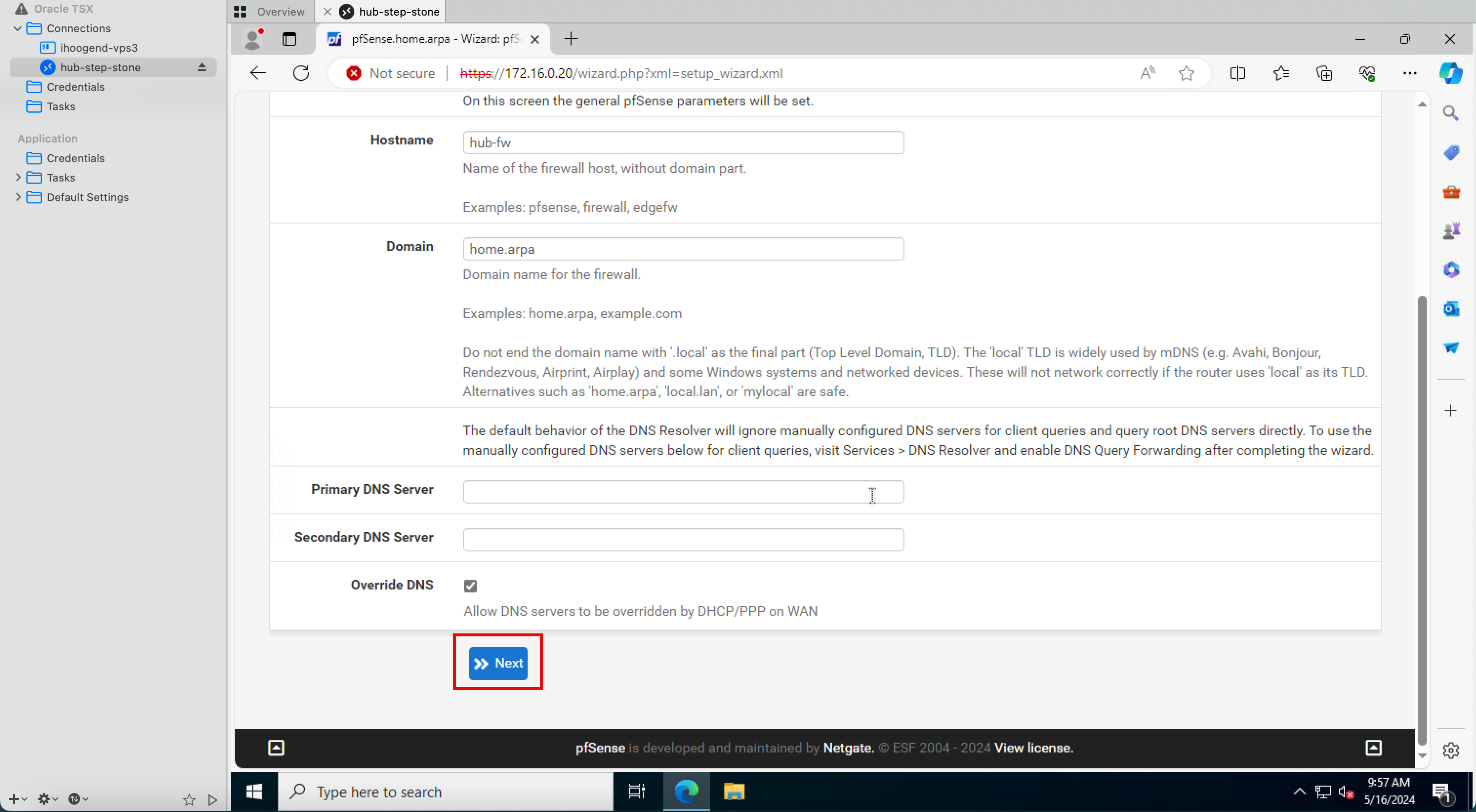

Haga clic en Siguiente.

-

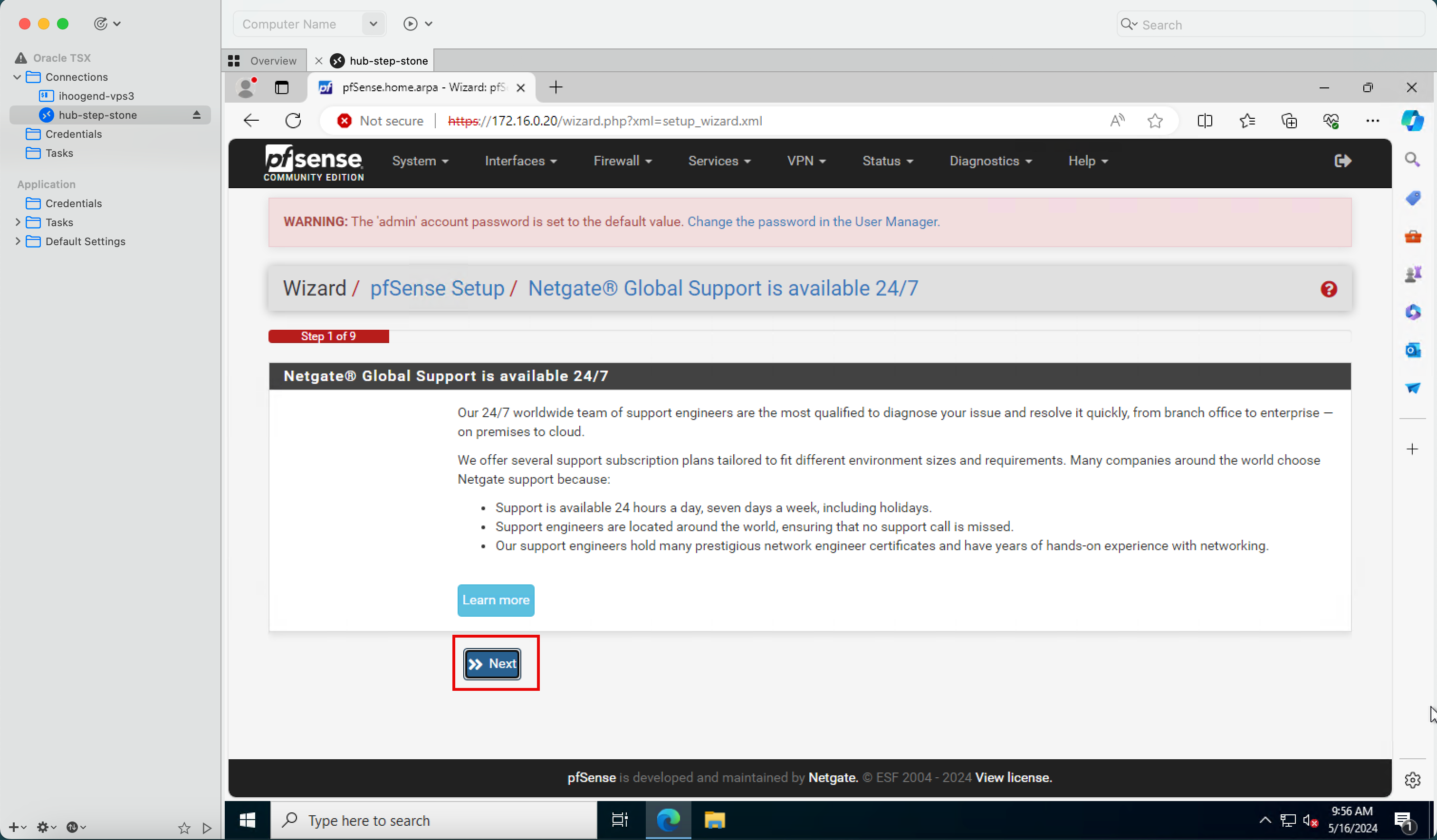

Haga clic en Siguiente.

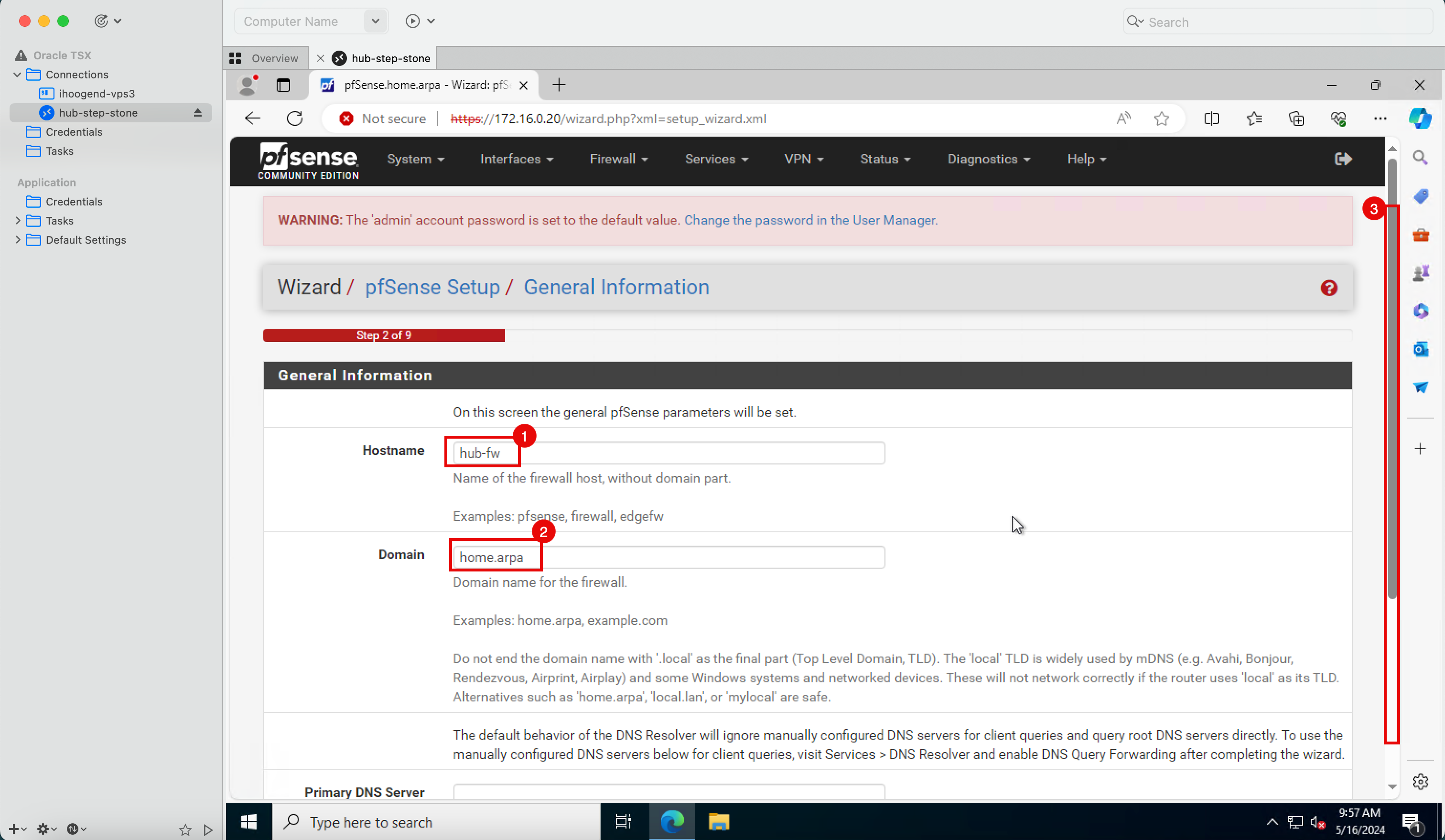

- Introducir un nombre de host.

- Introduzca un nombre de dominio o mantenga el nombre de dominio por defecto.

- Desplazar hacia abajo.

-

Haga clic en Siguiente.

-

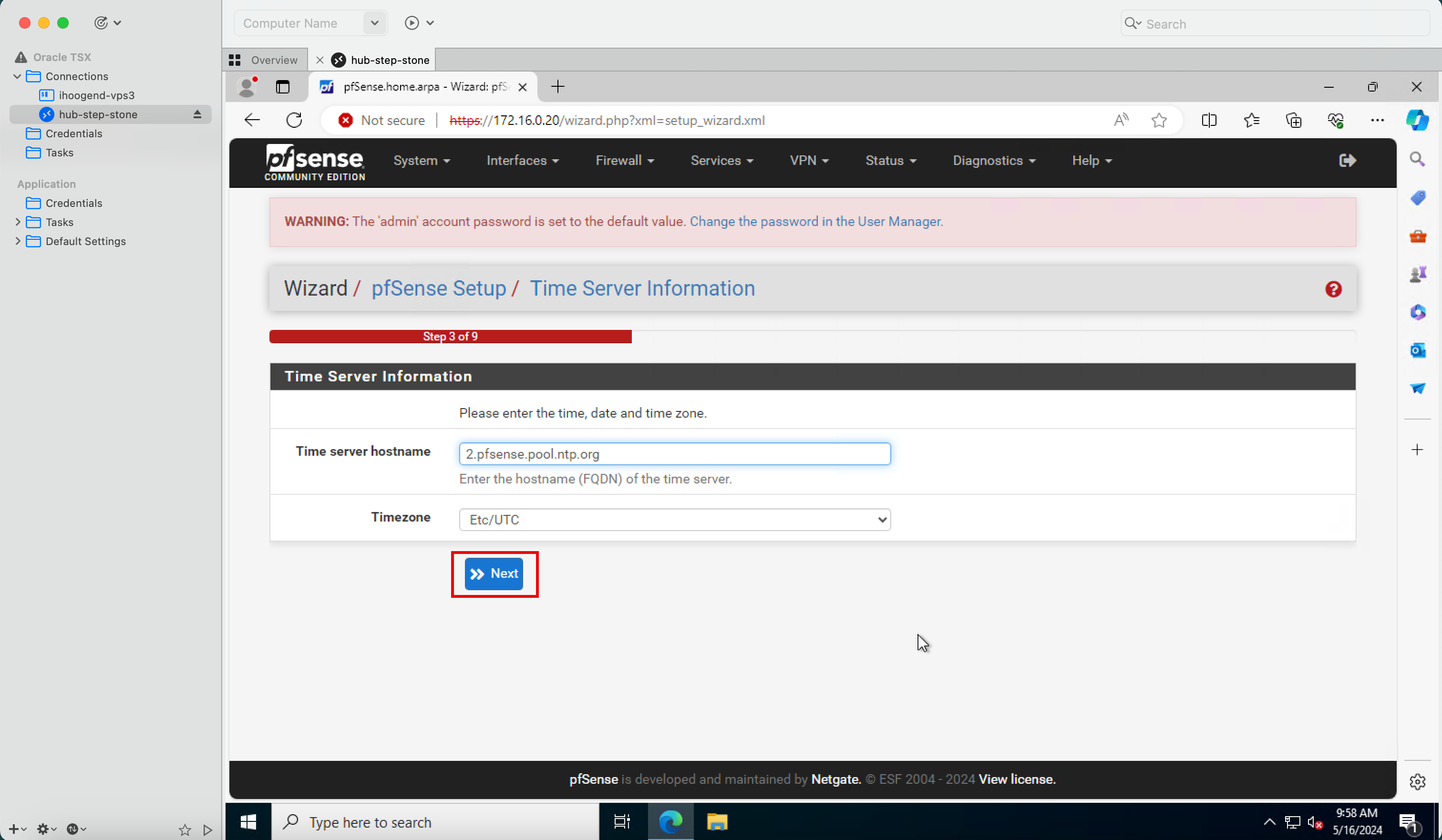

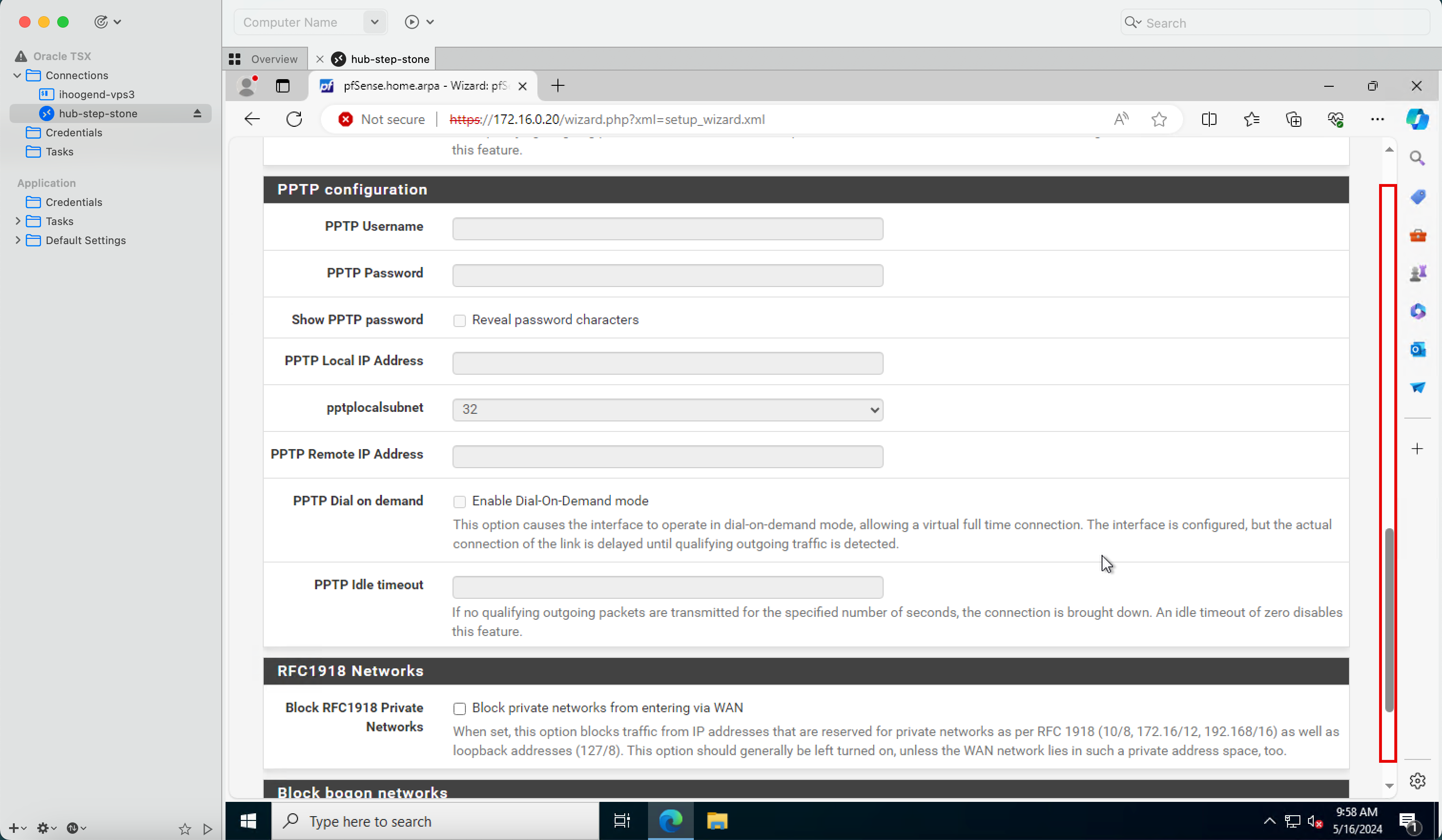

Haga clic en Siguiente.

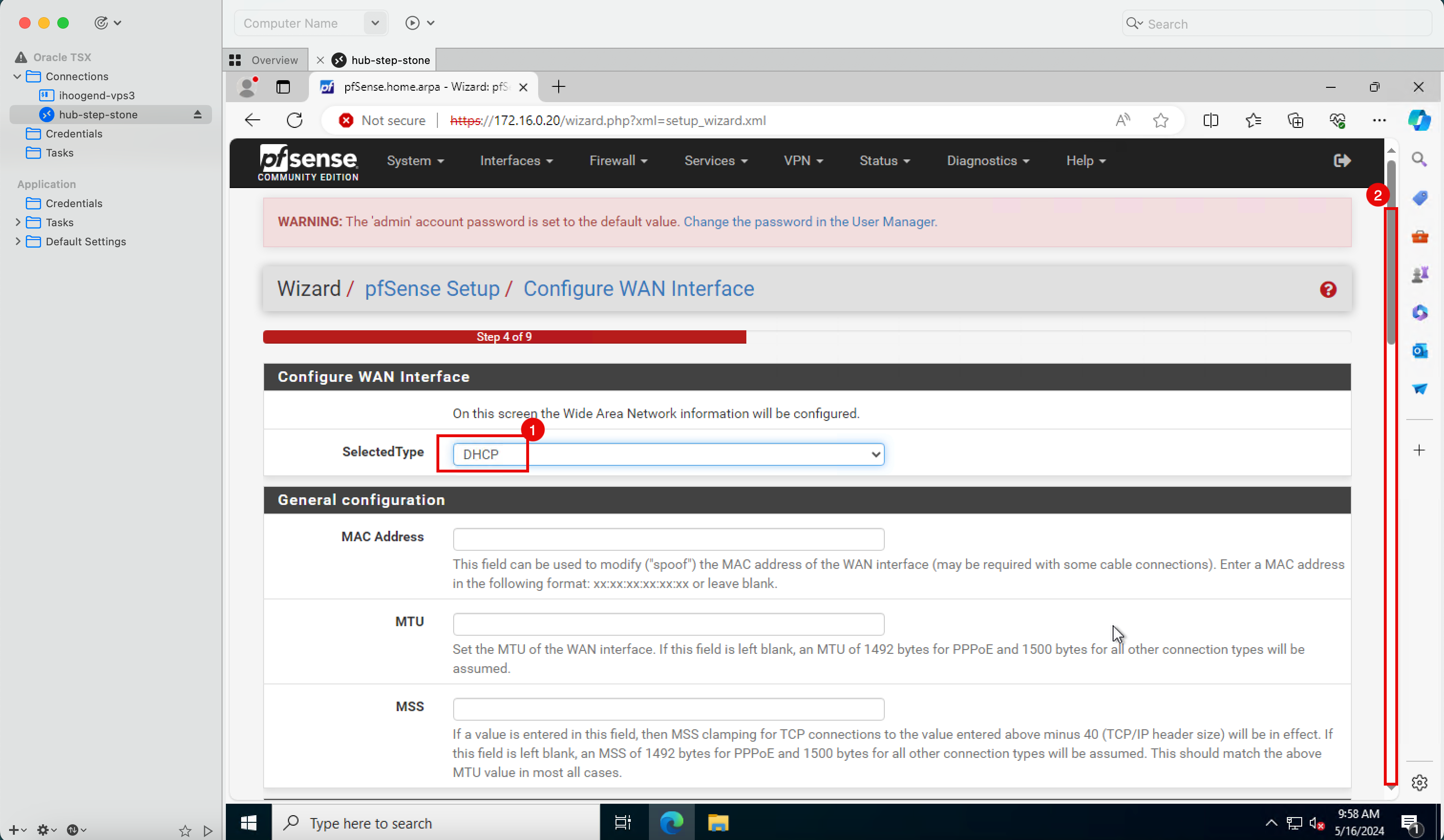

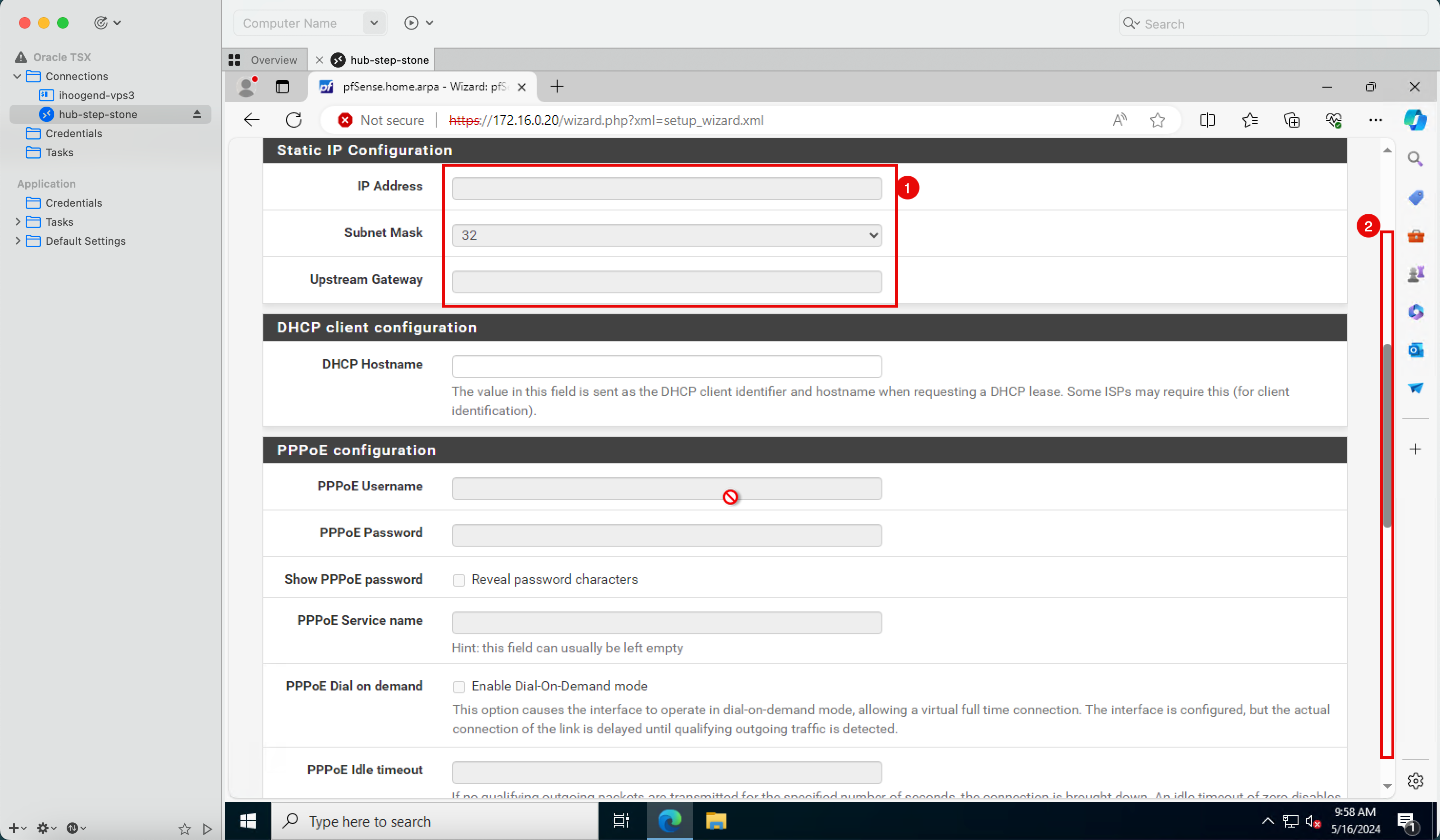

Nota: Si está en las redes, puede que parezca un poco raro, ya que hemos especificado que se utilice una dirección IPv4 estática durante la creación de la instancia. La forma en que funciona en este caso concreto es que Oracle reservará la IP estática en su servidor DHCP y asignará esta dirección al firewall pfSense. Por lo tanto, el firewall pfSense siempre obtendrá la misma dirección IP, pero desde la perspectiva de OCI, esta será una IP estática y, desde la perspectiva de pfSense, será una dirección DHCP.

- En Configurar interfaz WAN, seleccione DHCP.

- Desplazar hacia abajo.

- Mantenga la configuración predeterminada de todas las direcciones IP.

- Desplazar hacia abajo.

-

Desplazar hacia abajo.

-

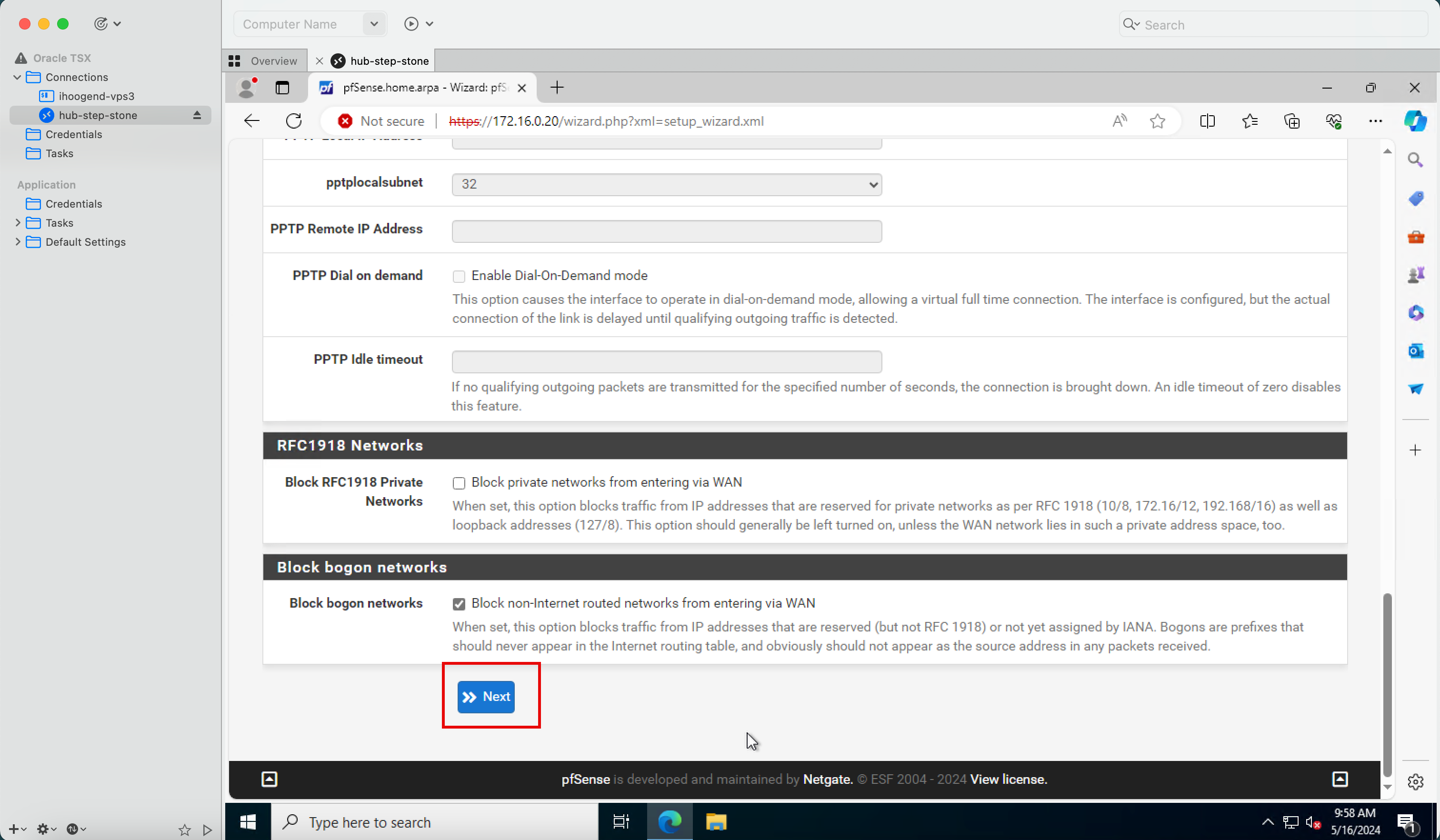

Haga clic en Siguiente.

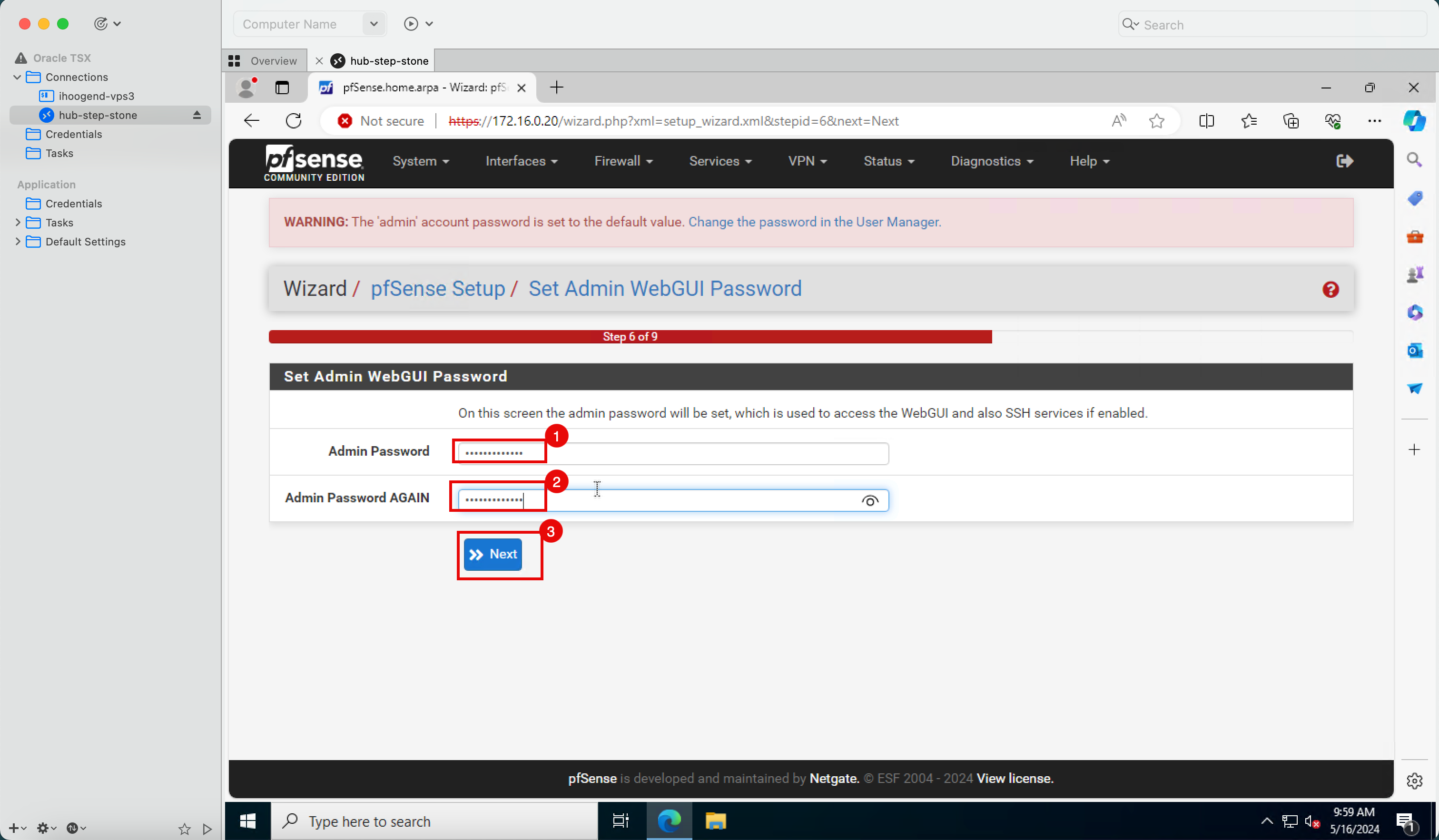

- Introduzca una nueva contraseña de administrador.

- Vuelva a introducir una contraseña de administrador.

- Haga clic en Siguiente.

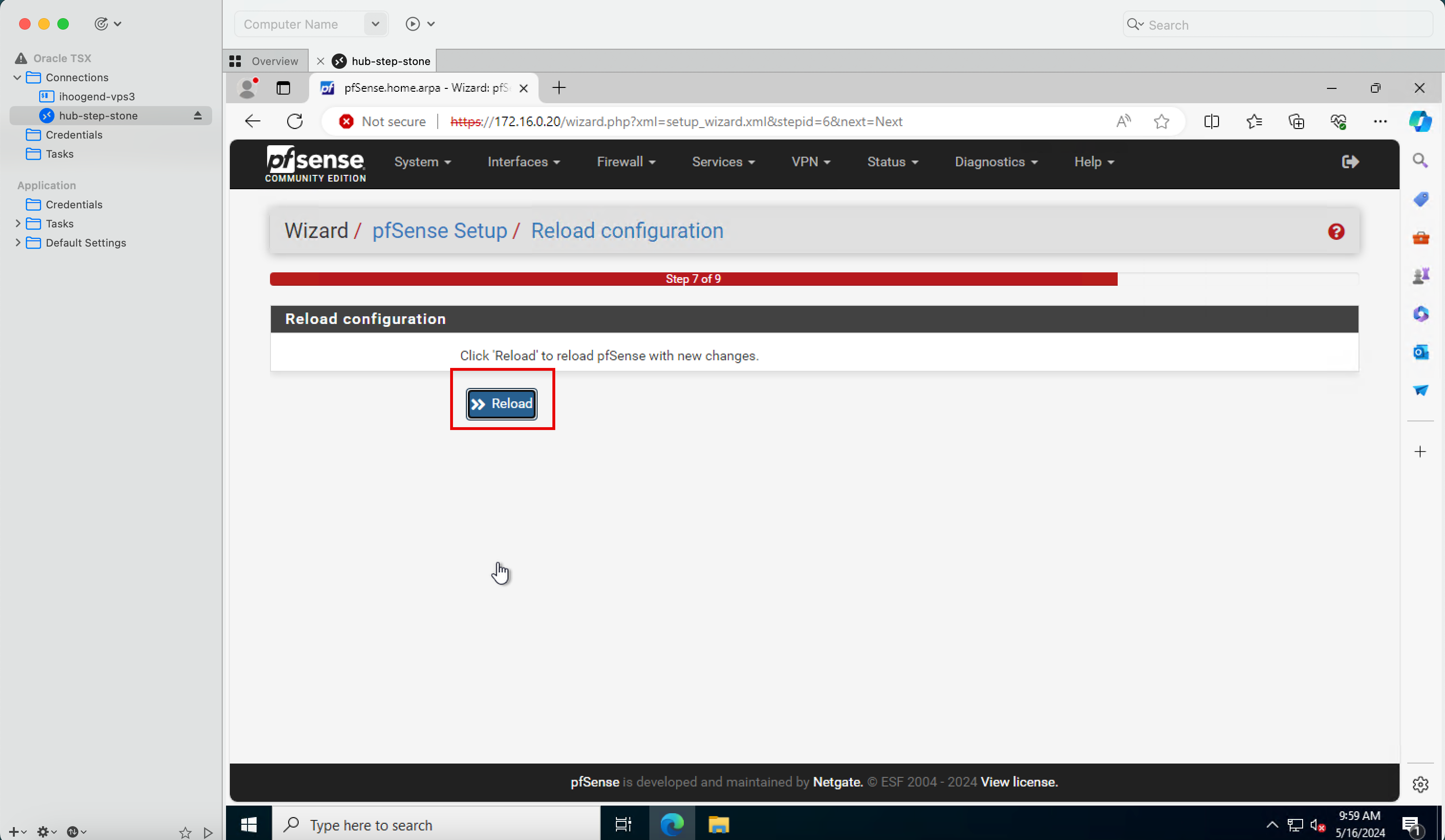

-

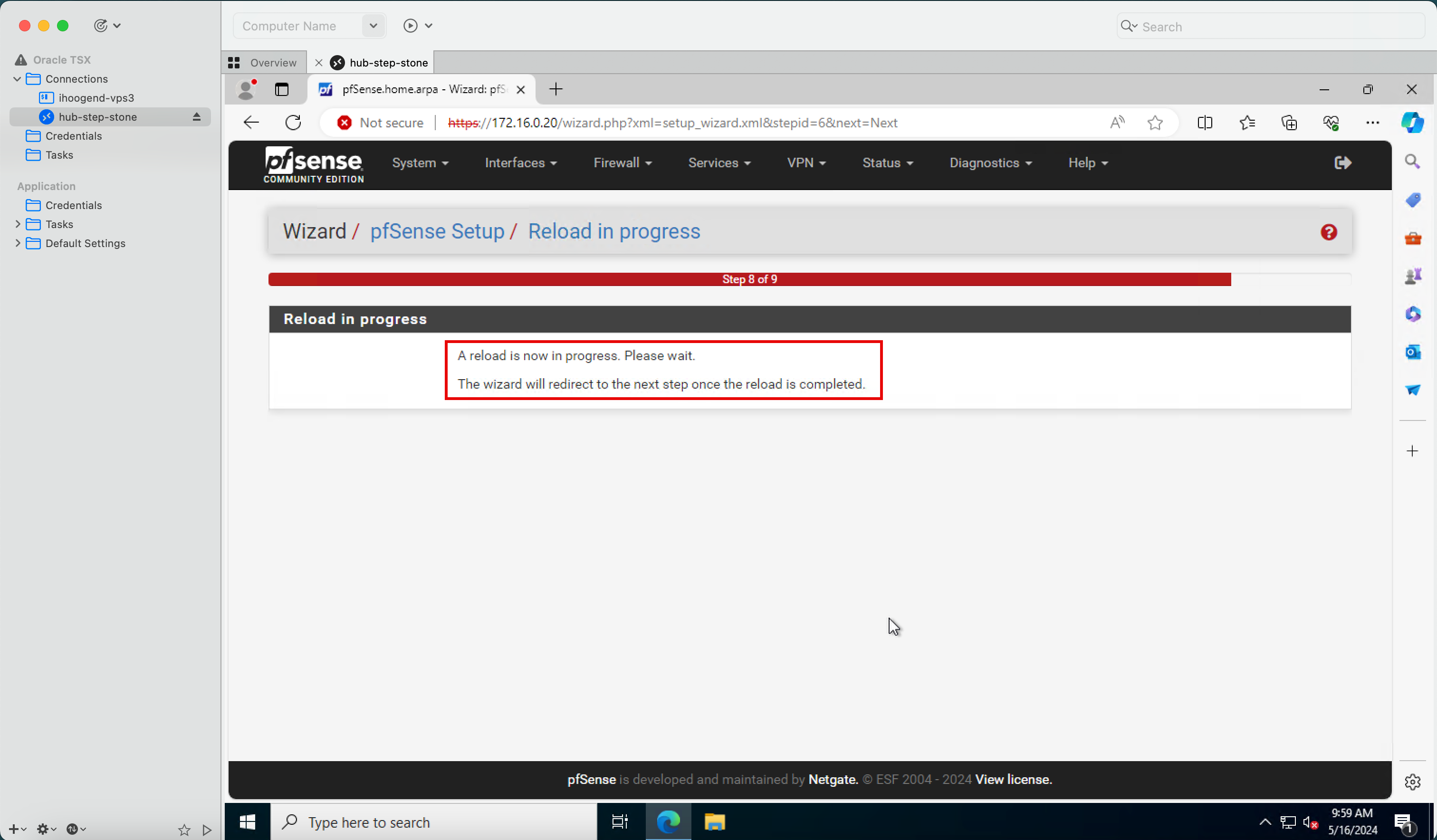

Haga clic en Volver a Cargar.

-

Observe que se vuelve a cargar la configuración del firewall pfSense.

-

Desplazar hacia abajo.

-

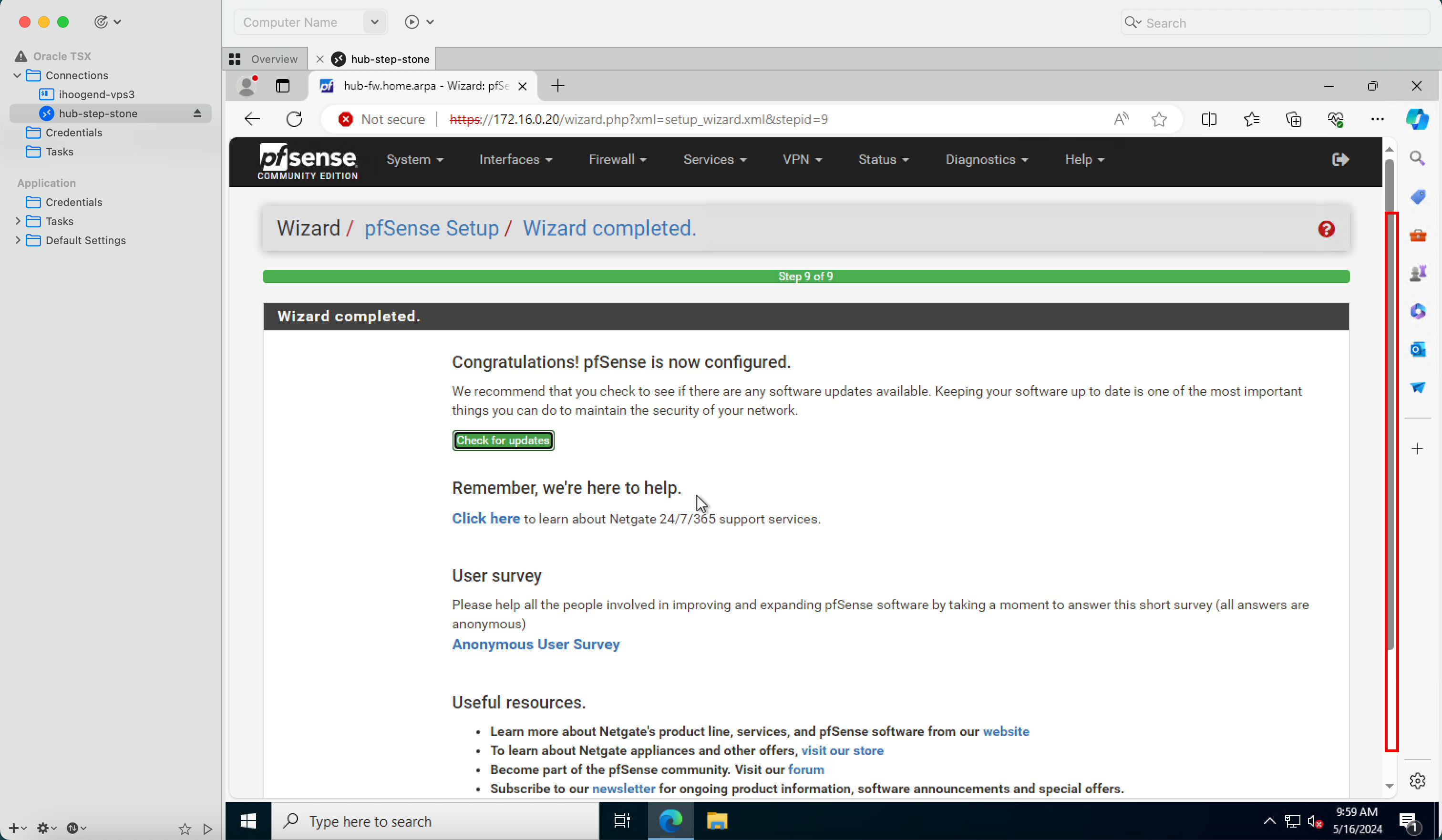

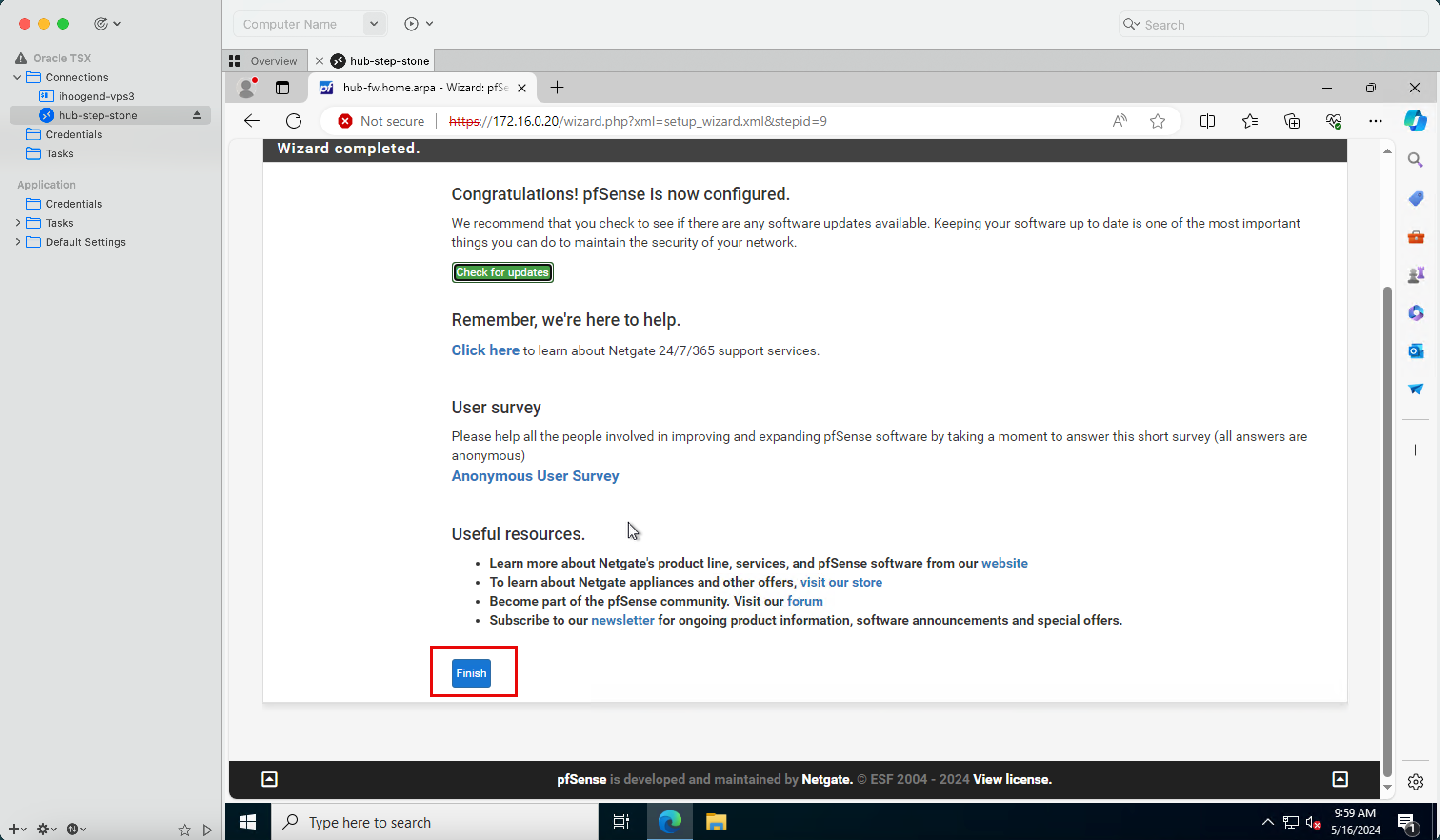

Haga clic en Terminar.

-

Desplazar hacia abajo.

-

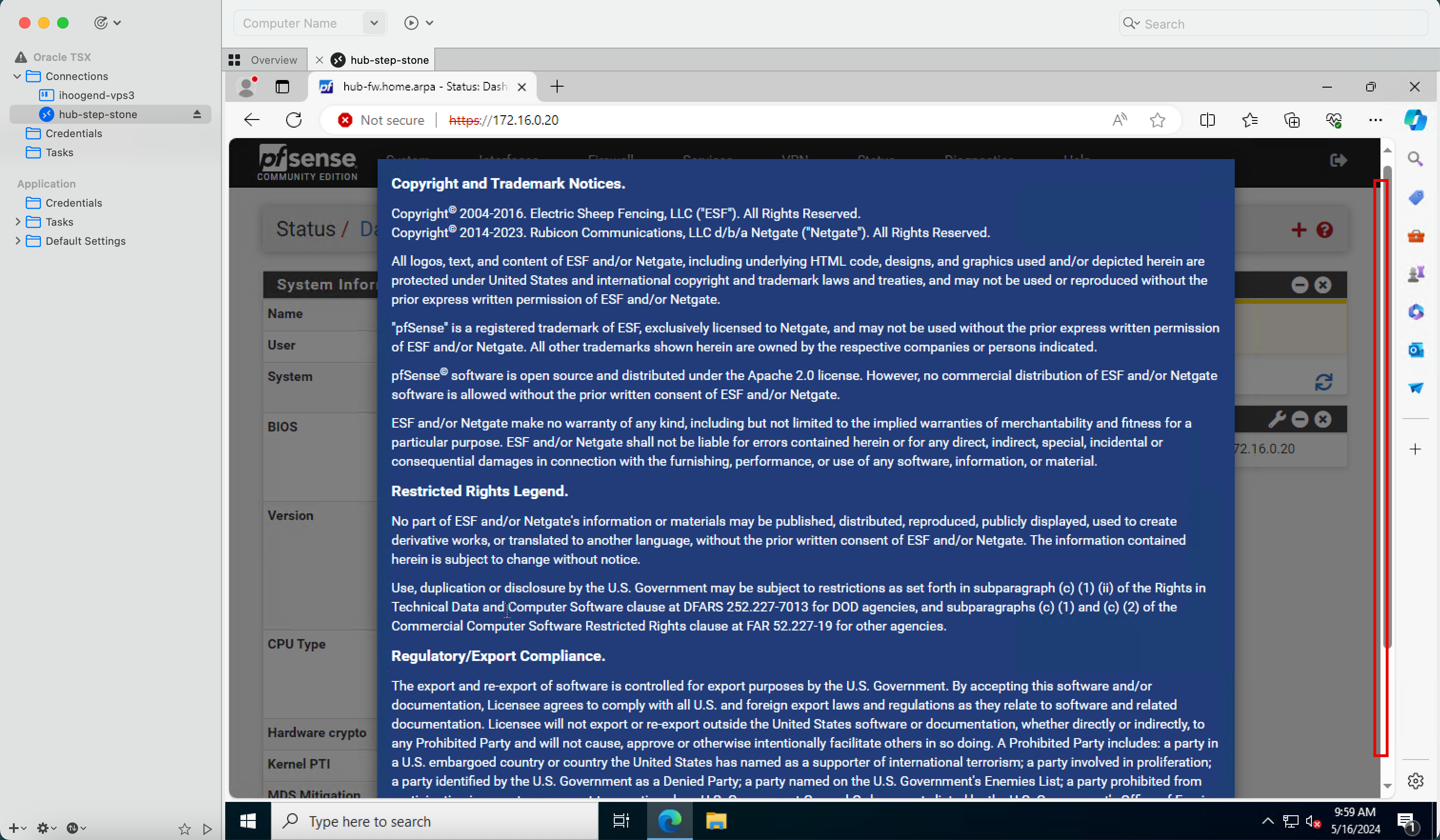

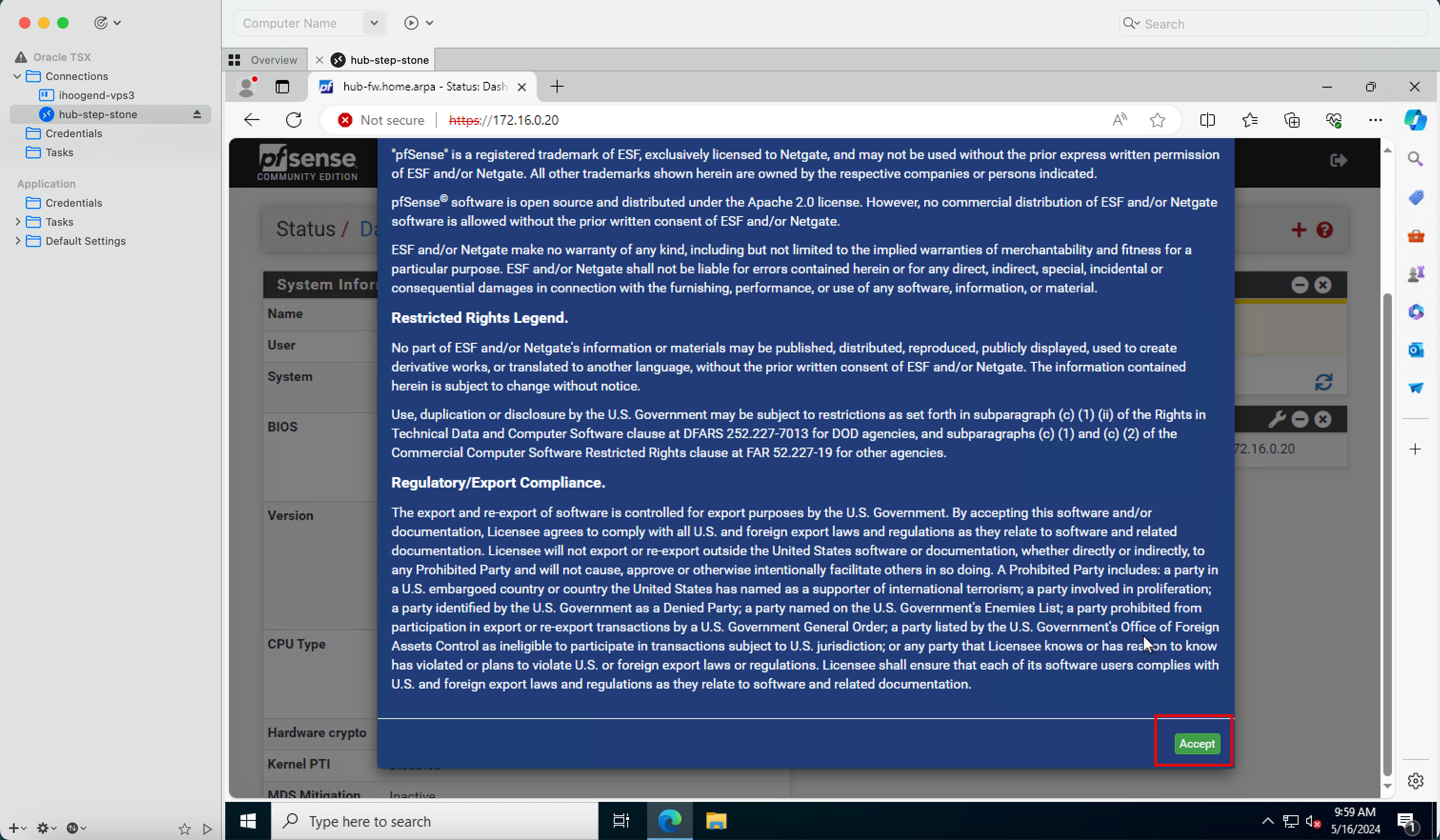

Haga clic en Aceptar.

-

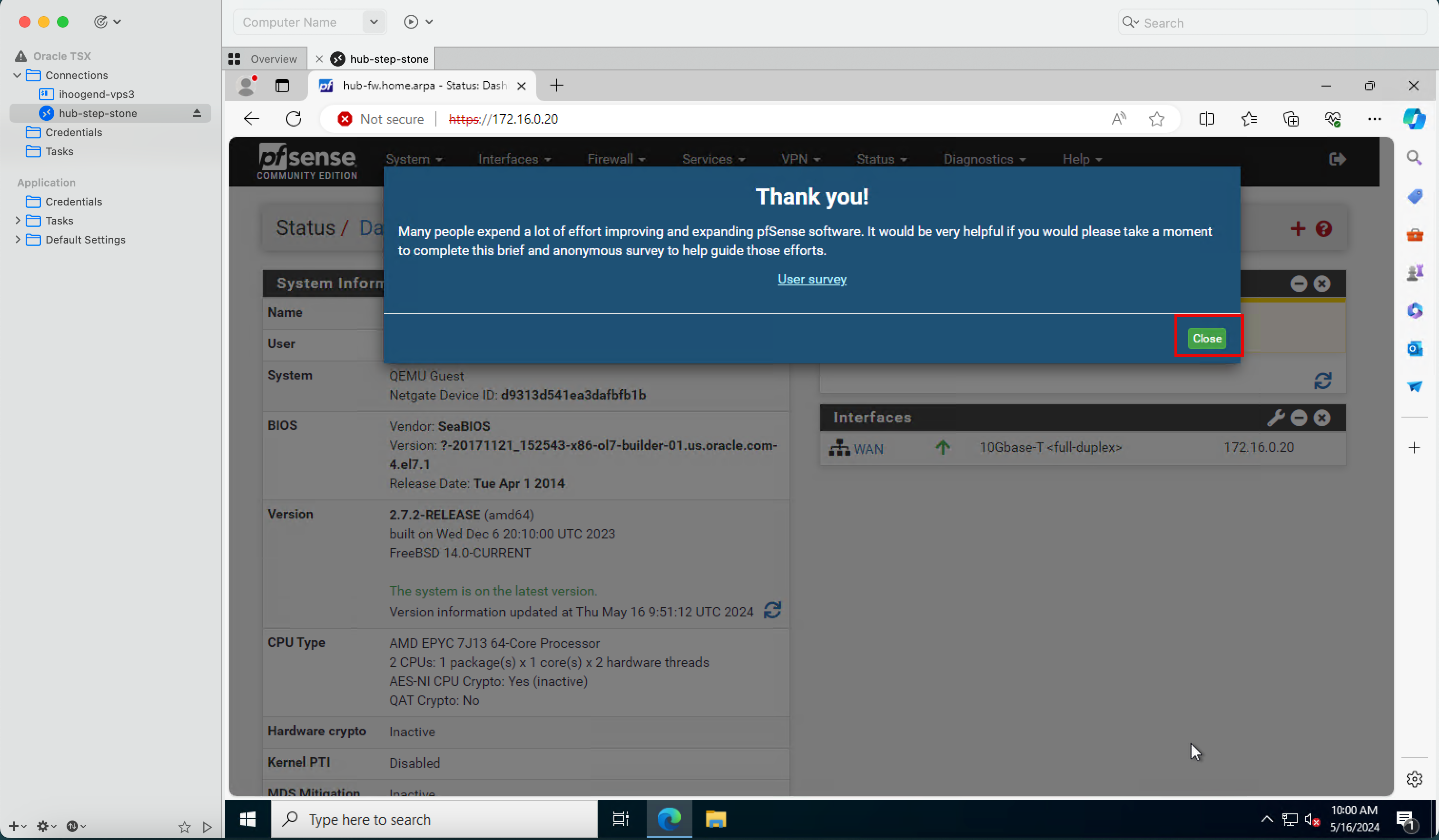

Haga clic en Cerrar.

-

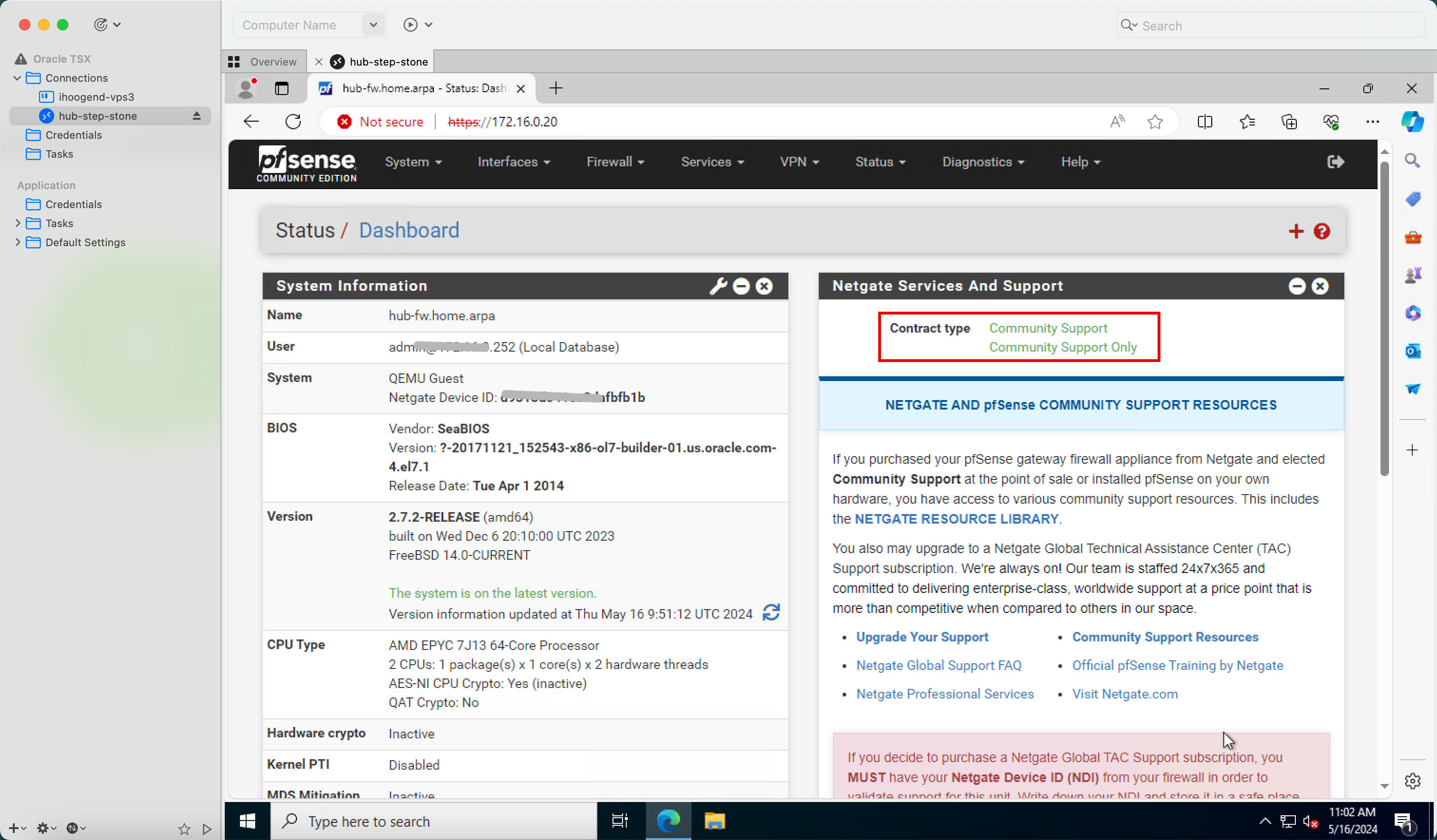

La siguiente imagen ilustra una representación visual de lo que ha creado. Observe que utilizaremos el trampolín de Windows para conectarnos al firewall pfSense.

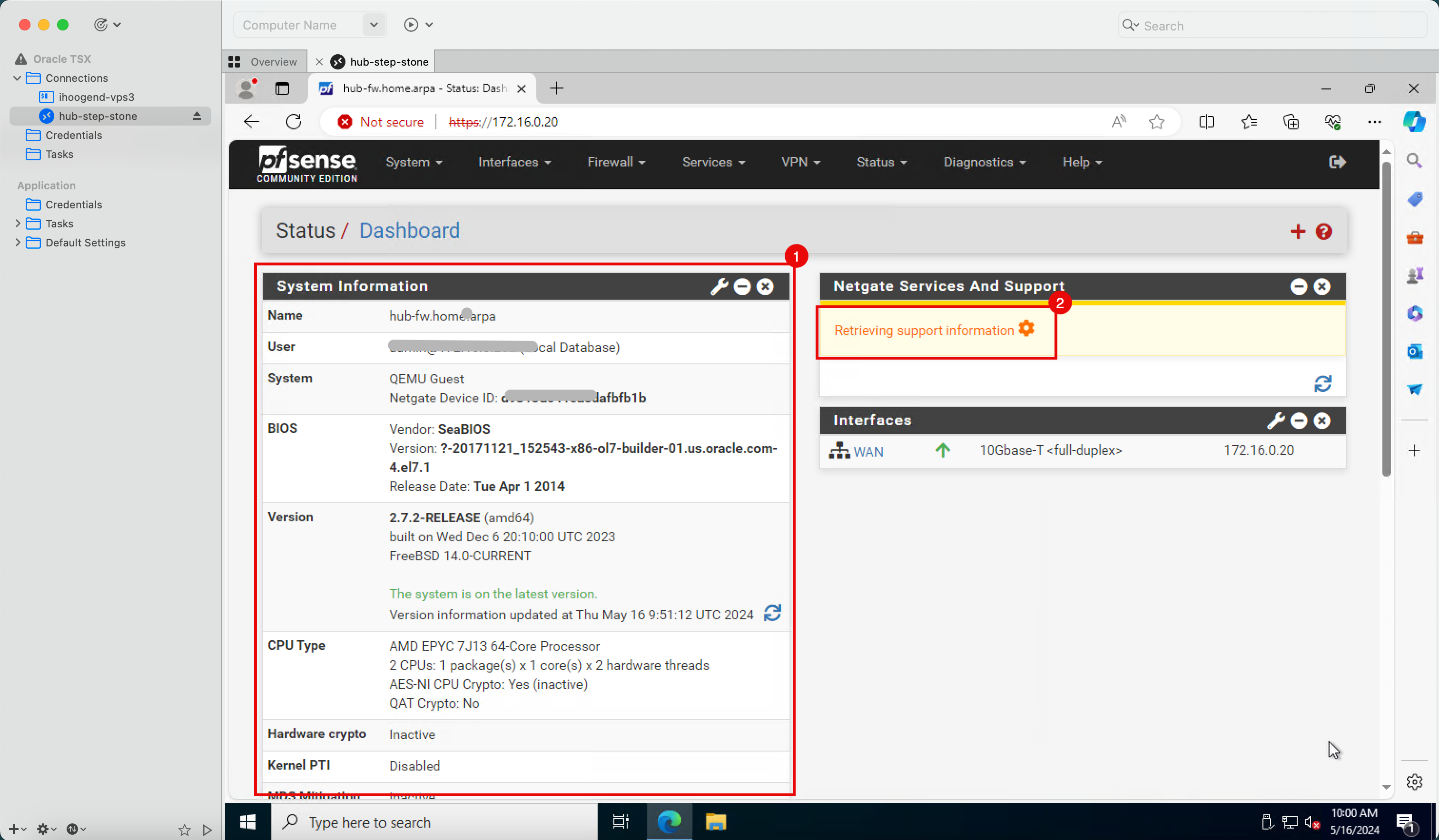

-

Si el firewall pfSense no puede acceder a Internet, la página del panel de control tardará un poco más en cargarse. Pero esto se puede corregir permitiendo que el firewall pfSense acceda a Internet mediante el gateway de NAT de OCI.

- Observe que el firewall pfSense está instalado y el panel de control está visible.

- Observe que la información de soporte no está disponible. Esto se debe a que el firewall pfSense está instalado en una subred privada y esta subred privada no puede acceder a Internet por defecto.

-

Enrutemos el tráfico de Internet hacia el gateway de NAT. Asegúrese de que tiene un gateway de NAT presente en la VCN.

- Haga clic en el menú de hamburguesa (≡) en la esquina superior izquierda.

- Haga clic en Redes virtuales en la nube o vaya a Red y Redes virtuales en la nube.

-

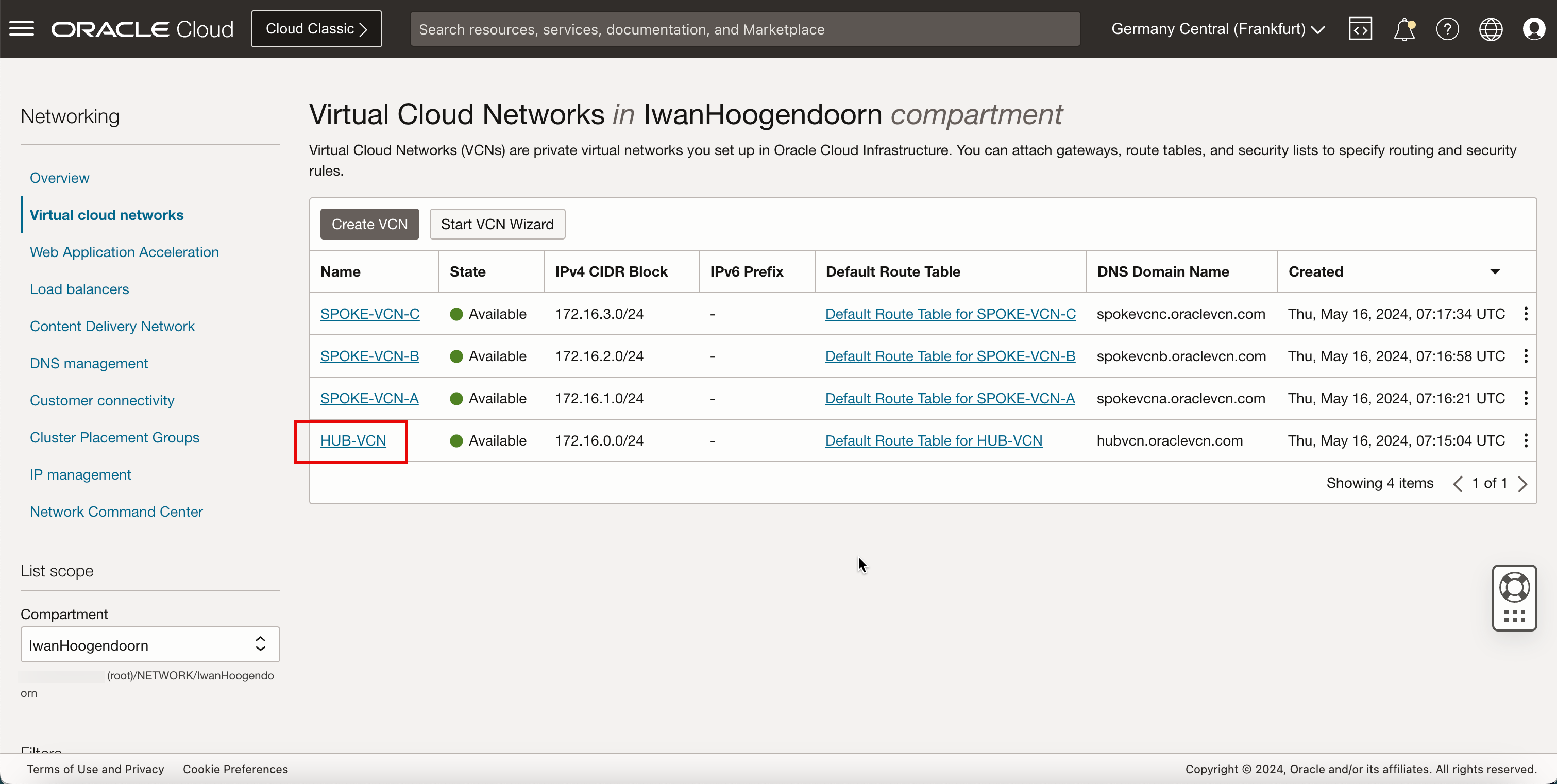

Seleccione la VCN a la que está asociado el firewall pfSense y el gateway de NAT está presente.

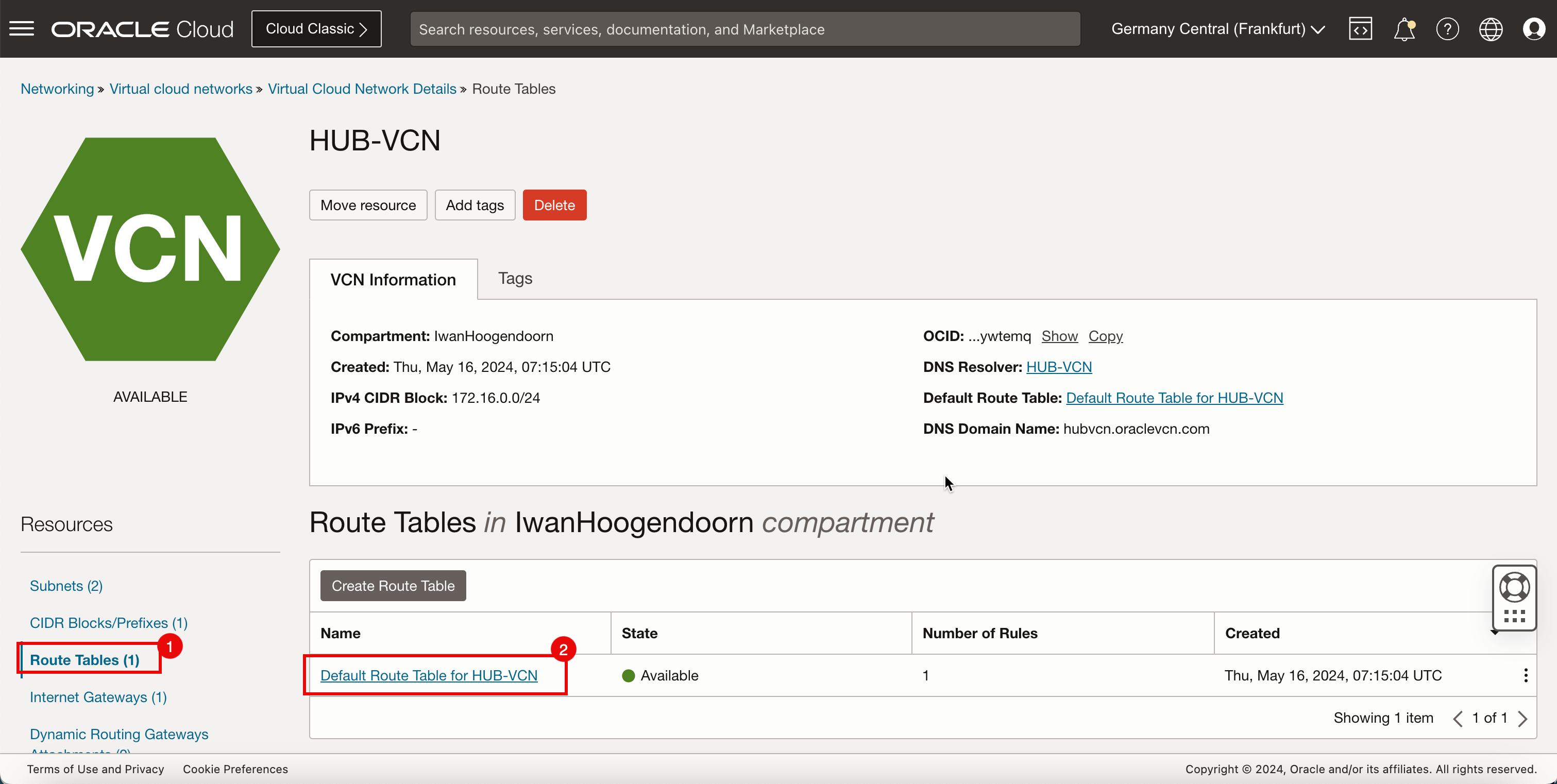

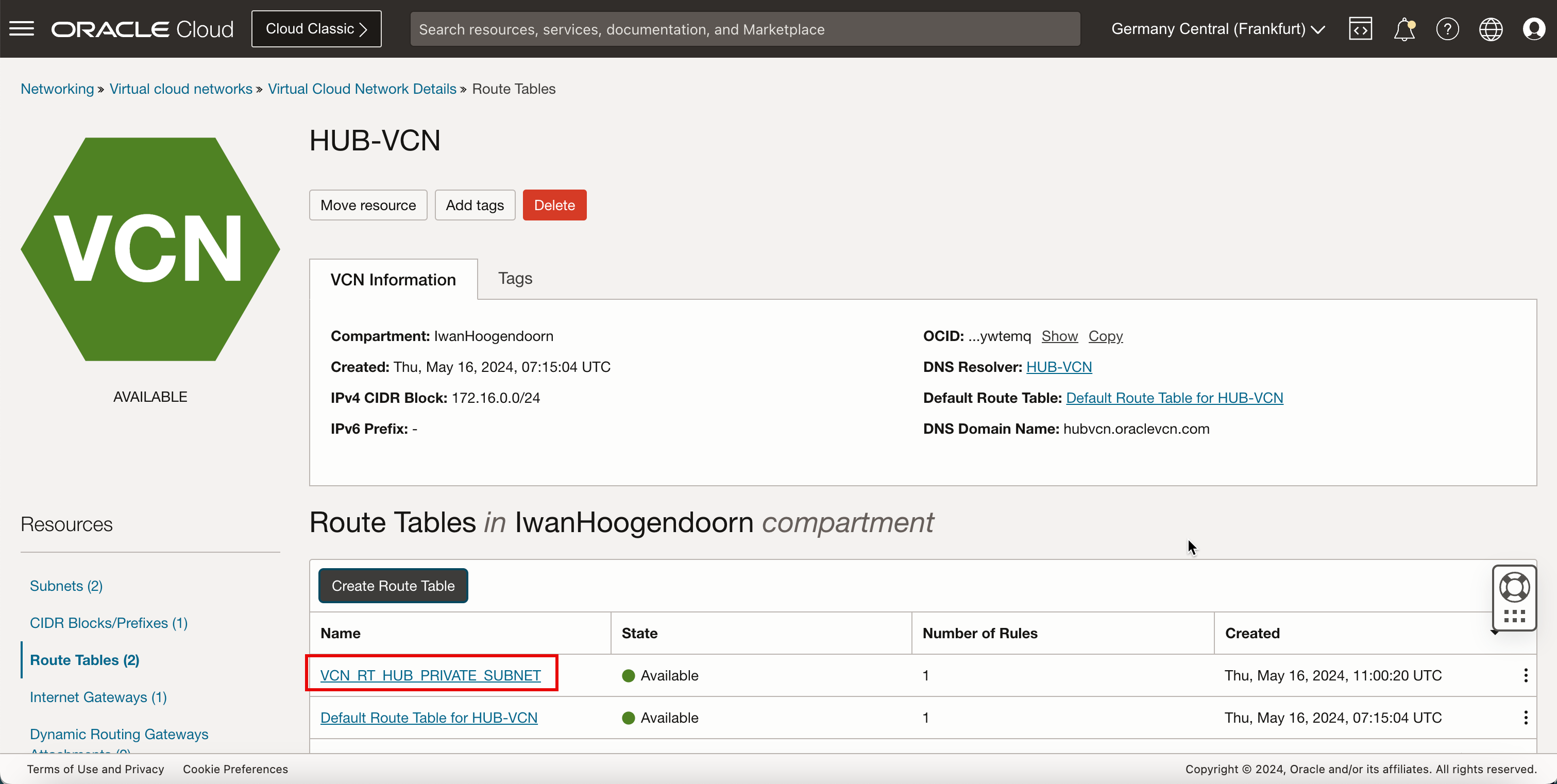

- Haga clic en Tablas de rutas.

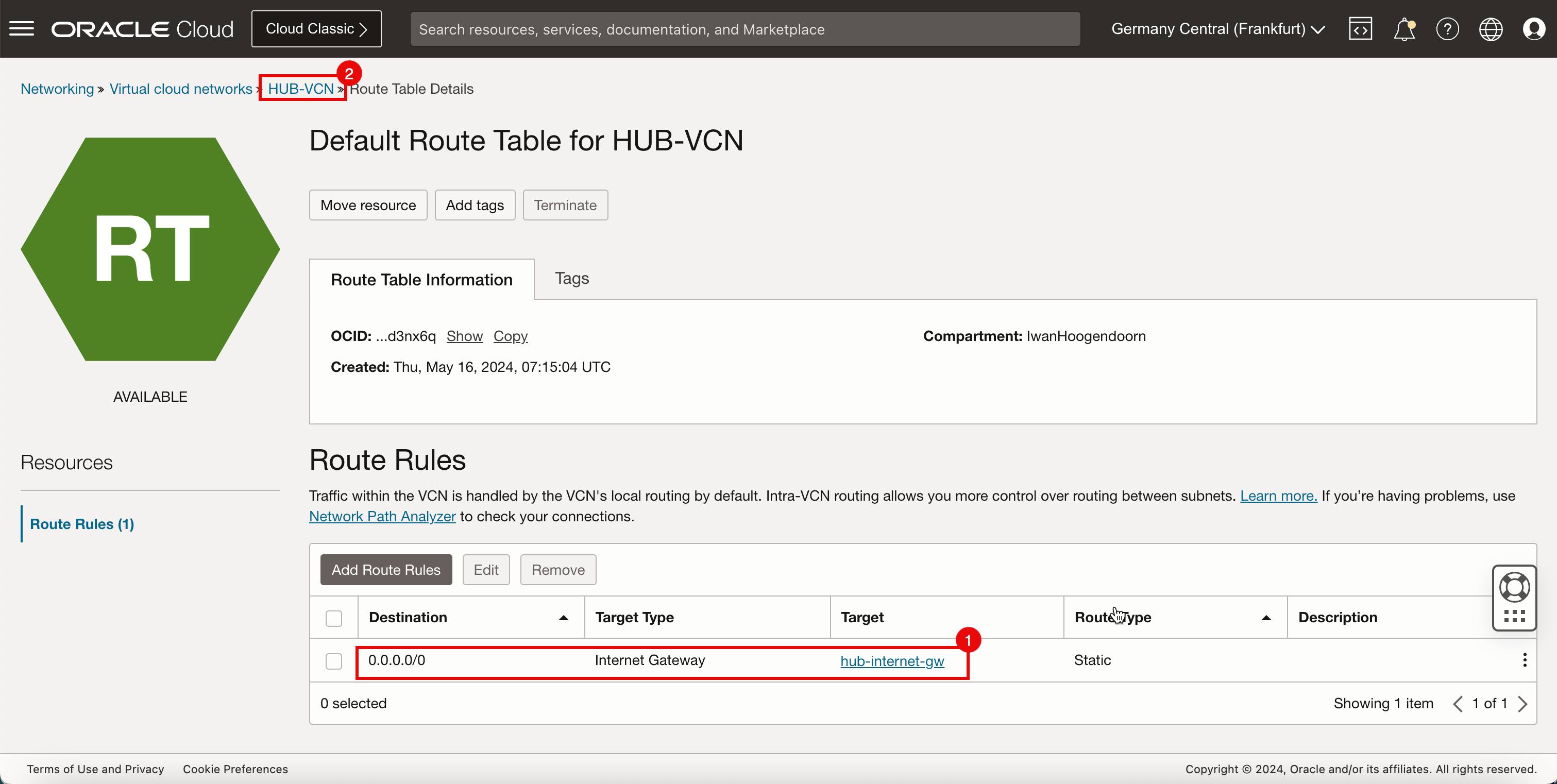

- Haga clic en Tabla de rutas por defecto para HUB-VCN.

- Observe que la tabla de rutas por defecto tiene una ruta que enrutará todo el tráfico hacia el gateway de Internet. Esto no se puede utilizar para nosotros, ya que necesitamos enrutar el tráfico de la subred privada hacia el gateway de NAT.

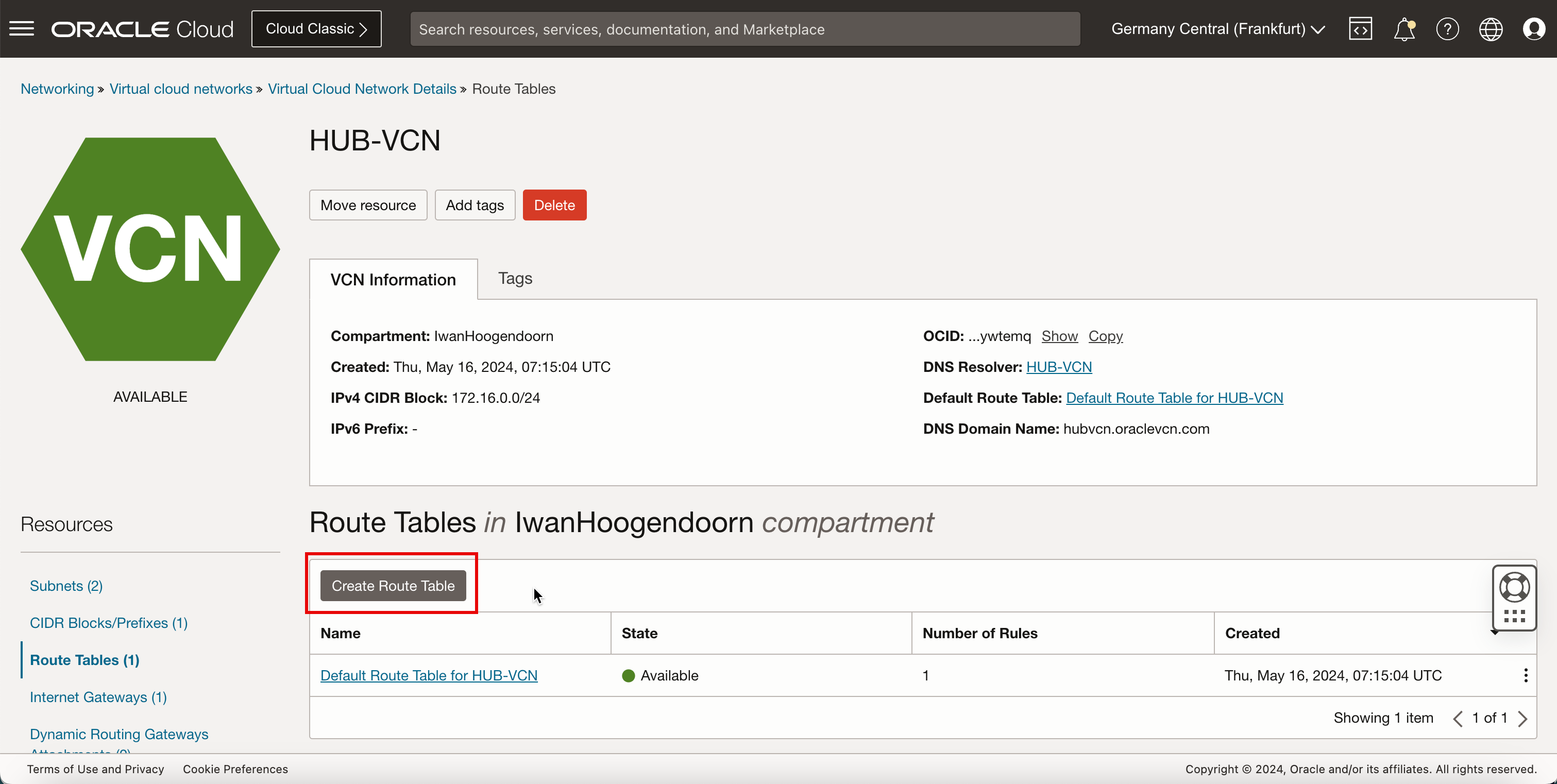

- Haga clic en HUB-VCN para retroceder una página desde la página Detalles de tabla de rutas.

-

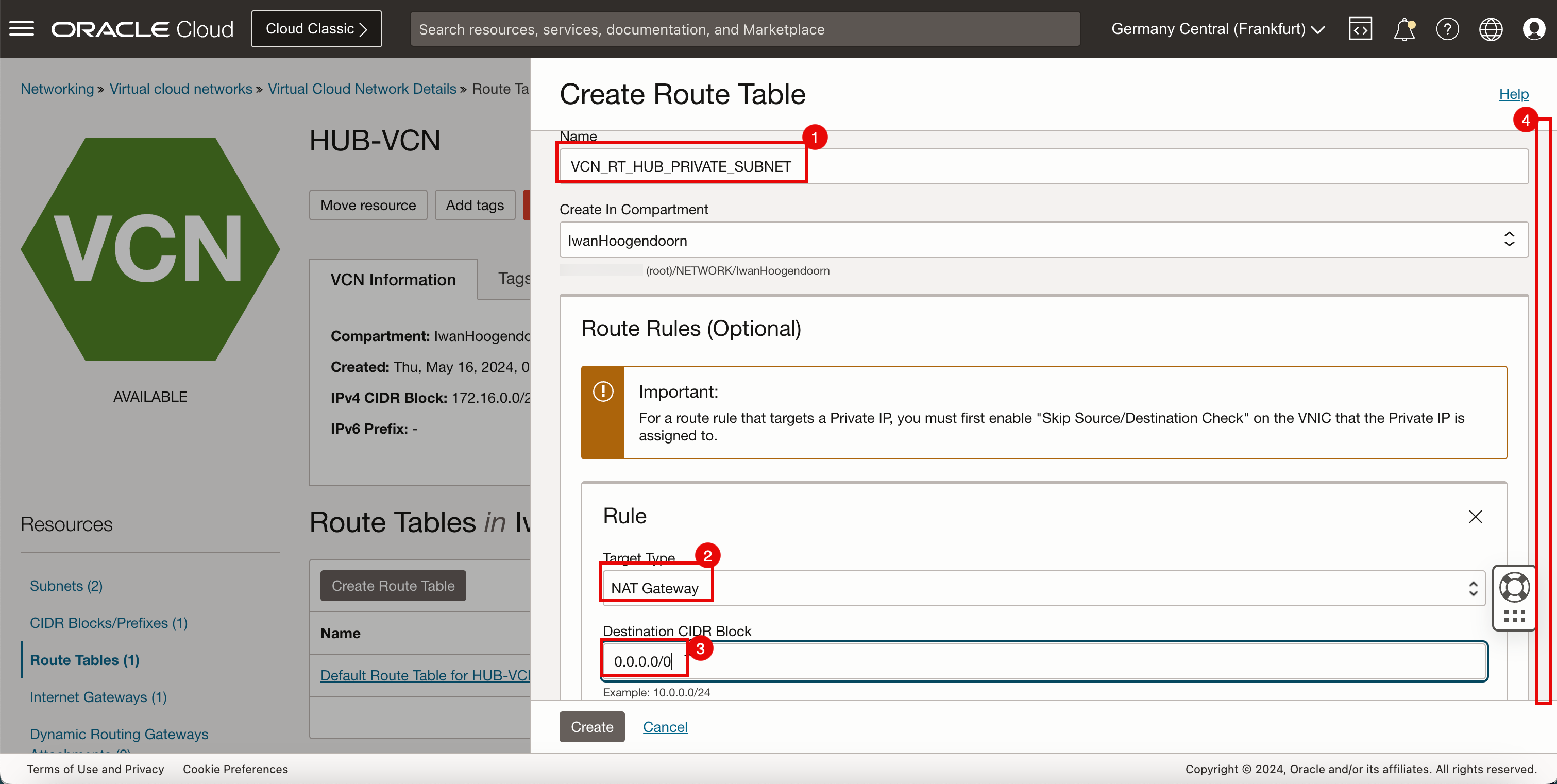

Para enrutar el tráfico al gateway de NAT para una subred específica, debemos crear una nueva tabla de rutas y asociar esa tabla de rutas a la subred privada. Haga clic en Crear tabla de rutas.

- Introduzca un nombre.

- En Tipo de destino, introduzca Gateway de NAT.

- En bloque de CIDR de destino, introduzca

0.0.0.0/0. - Desplazar hacia abajo.

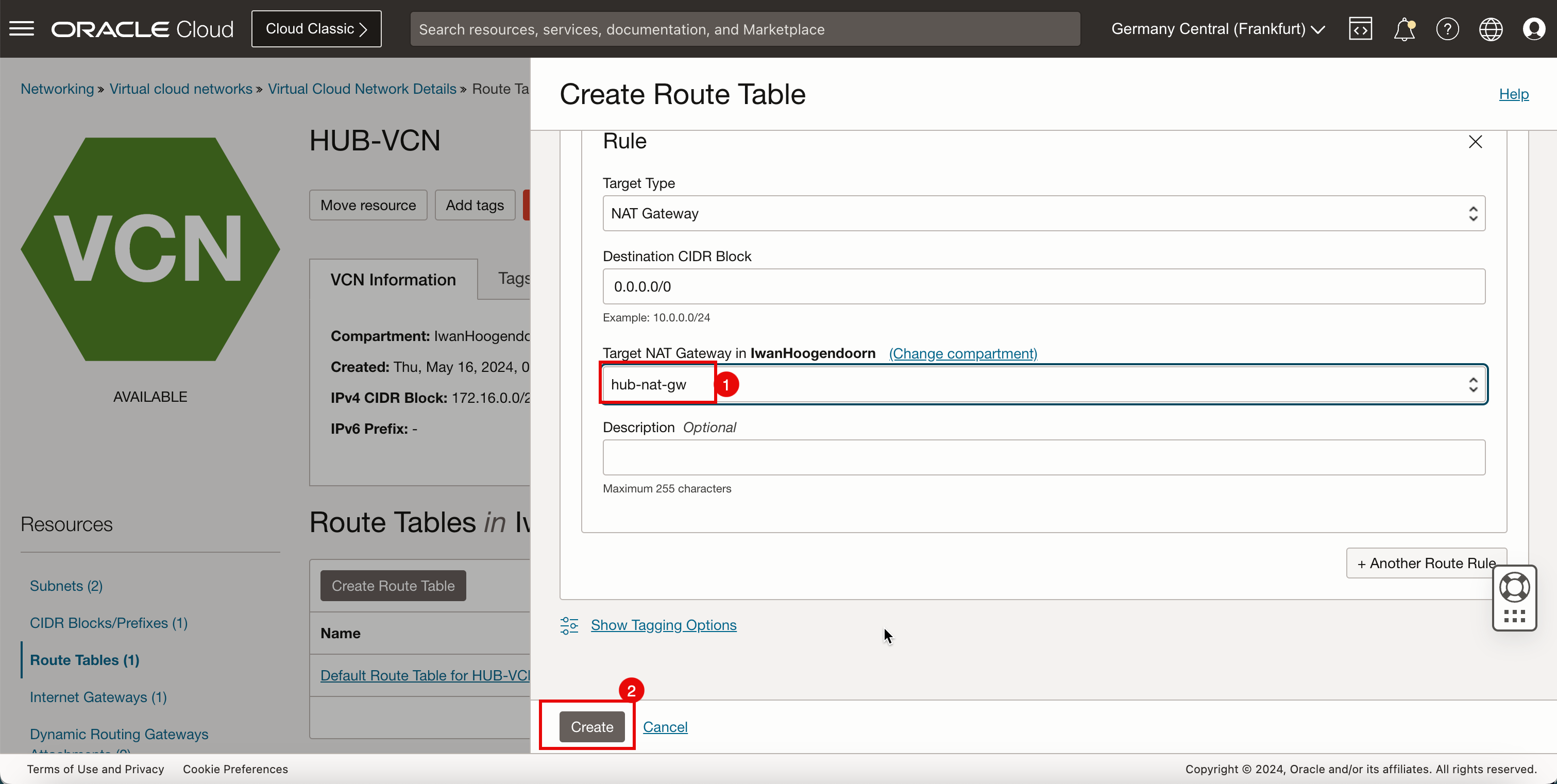

- Seleccione el gateway de NAT que ya tiene disponible en la VCN. Si no tiene un gateway de NAT, haga clic en Cancelar y cree un gateway de NAT.

- Haga clic en Crear.

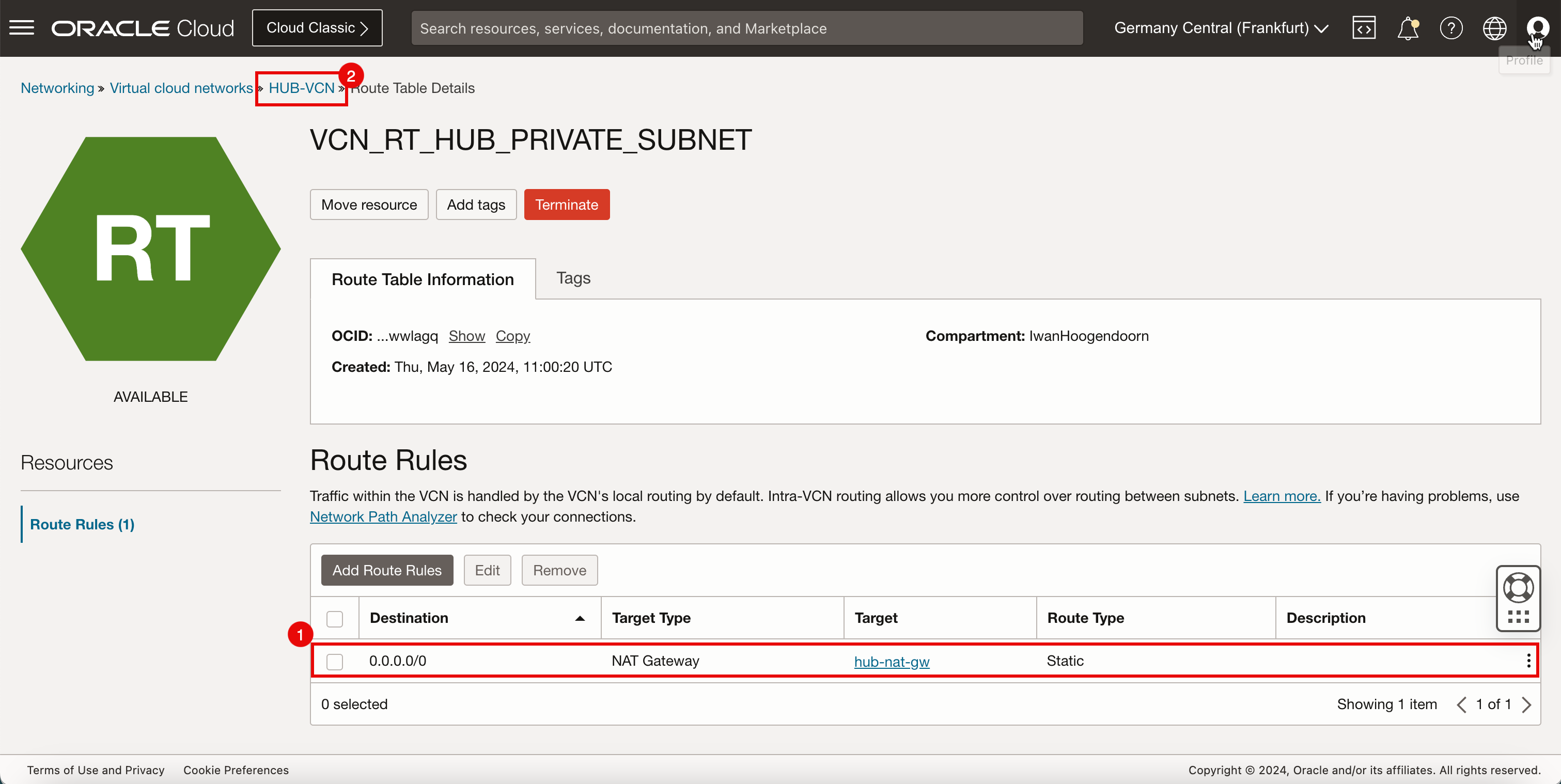

- Observe que ahora se crea la ruta estática hacia el gateway de NAT.

- Haga clic en HUB-VCN para retroceder una página desde la página Detalles de tabla de rutas.

-

Observe que ha creado una nueva tabla de rutas.

-

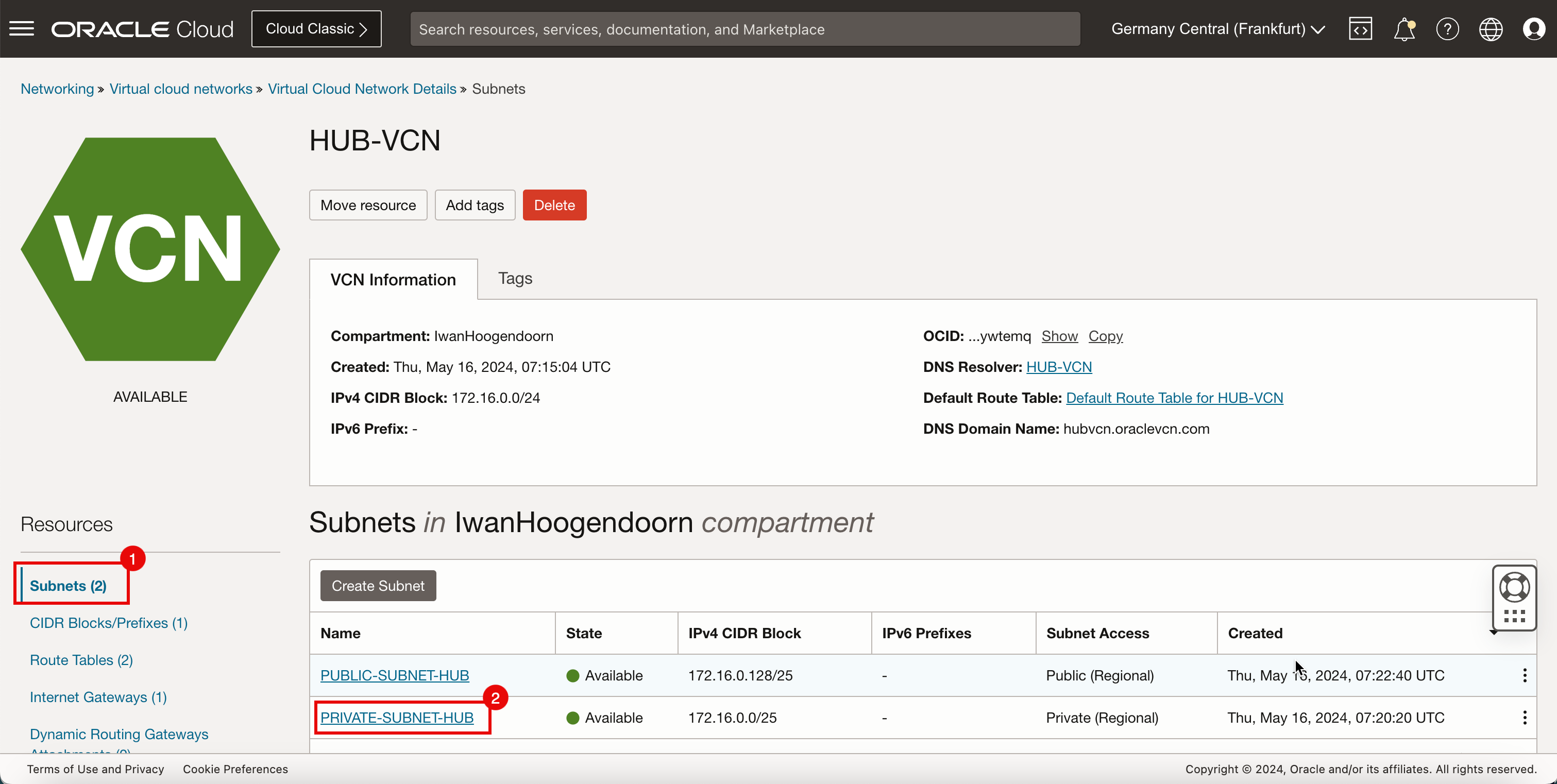

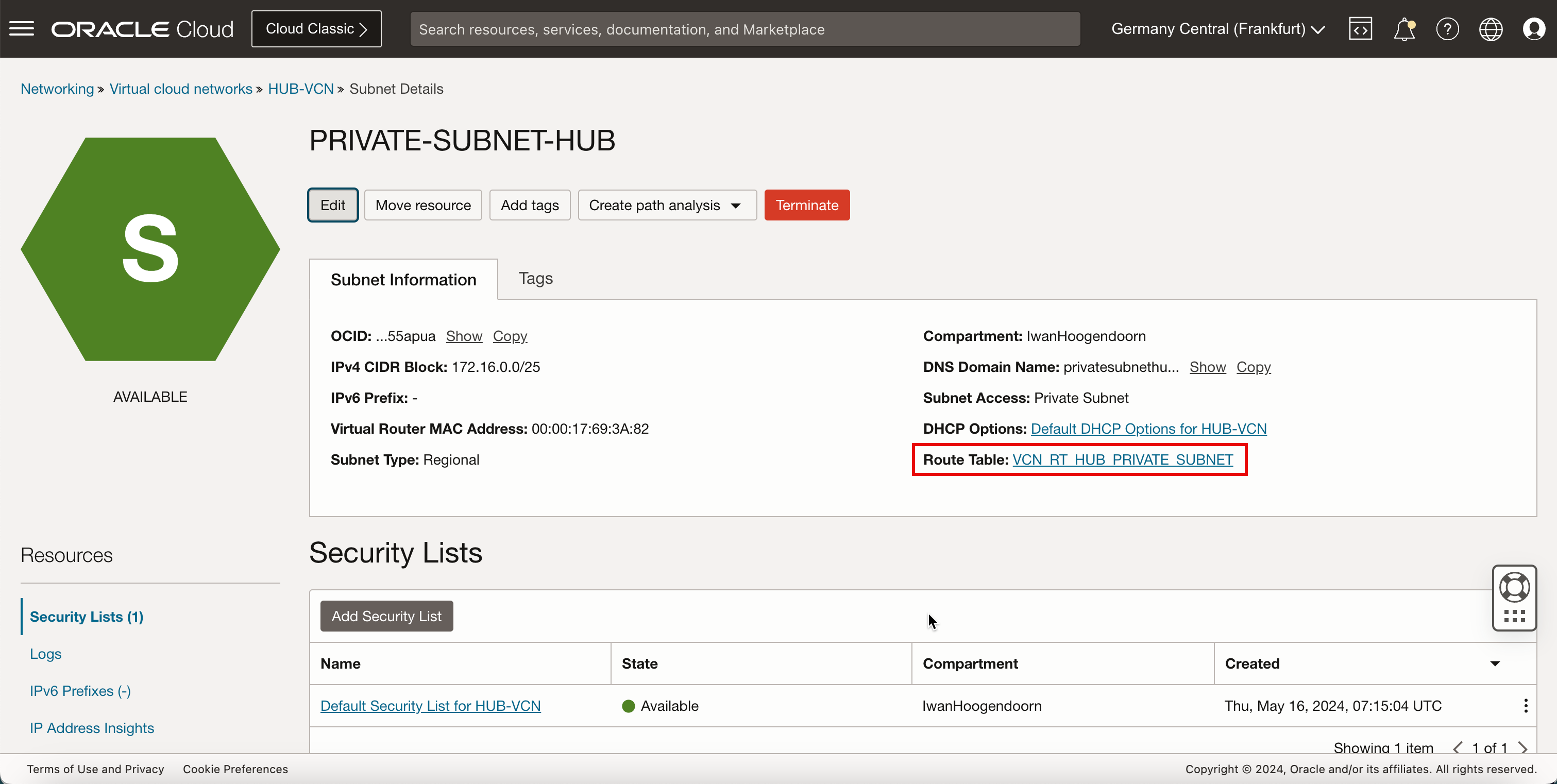

Ahora, es el momento de enlazar esa tabla de rutas a la subred.

- Haga clic en Subredes.

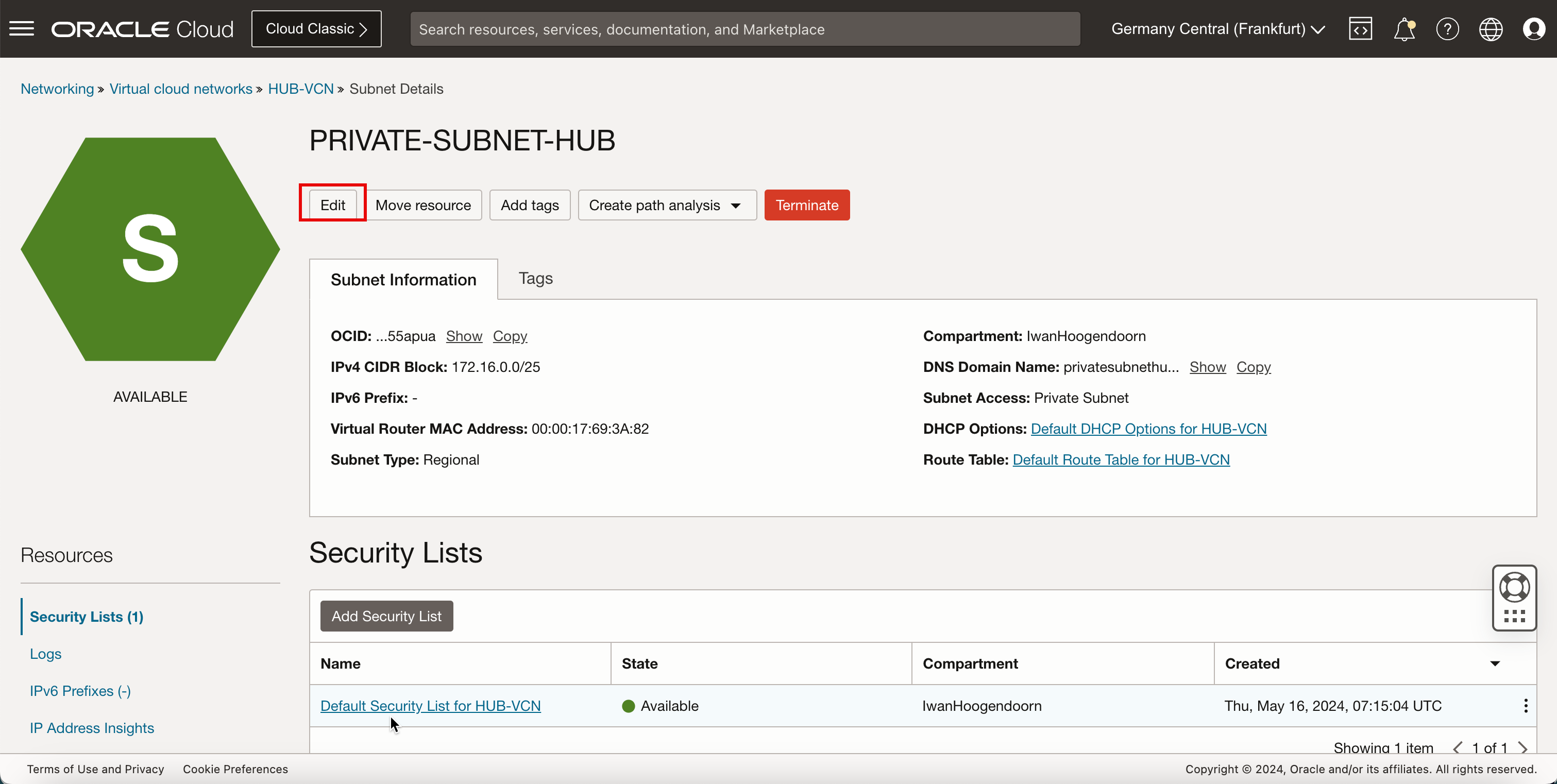

- Haga clic en Subred privada, la subred a la que está asociada actualmente la instancia pfSense.

-

Haga clic en Editar.

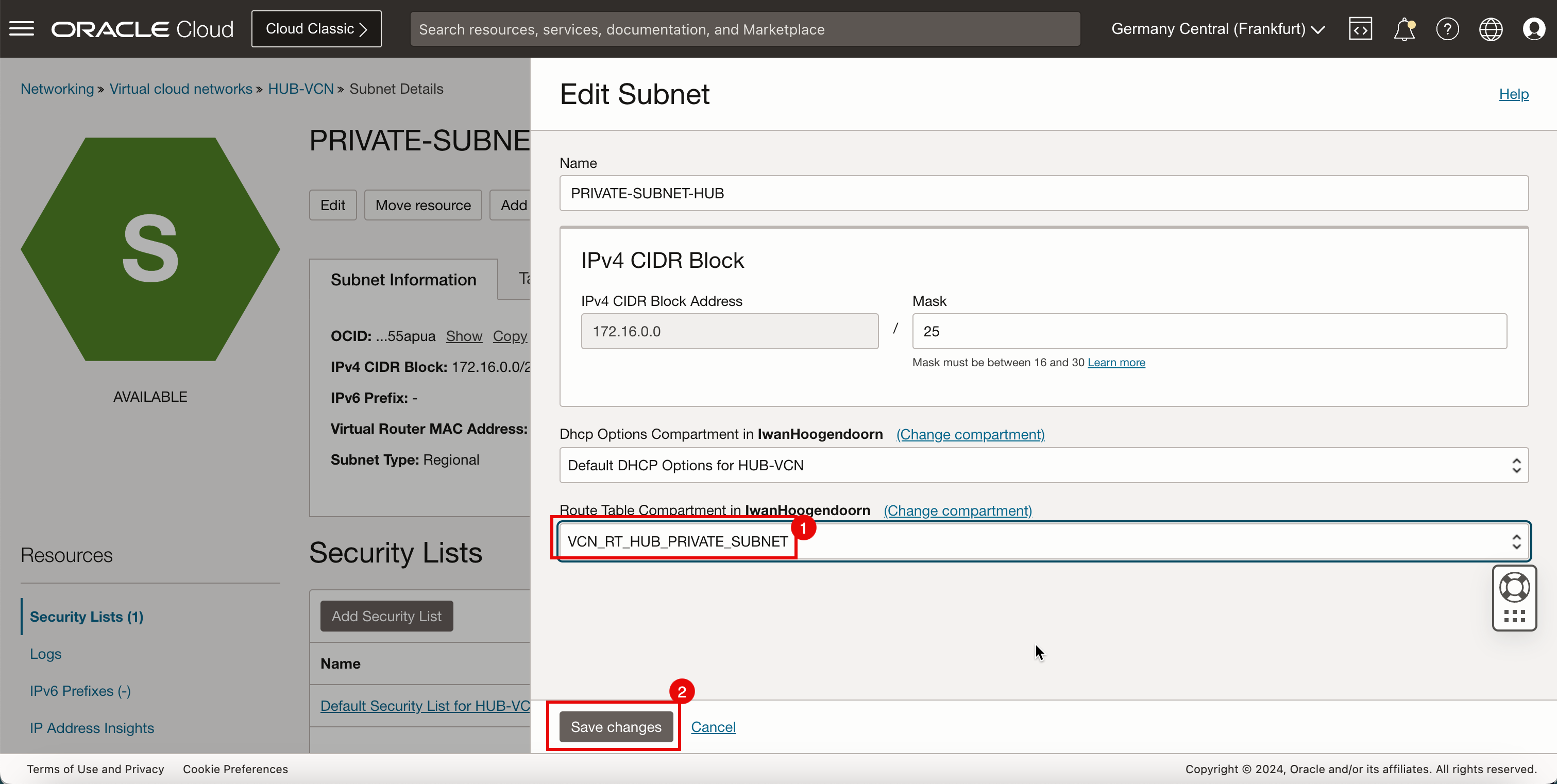

- Seleccione la tabla de rutas que acaba de crear.

- Haga clic en Guardar Cambios.

-

Observe que la tabla de rutas se ha cambiado para la subred privada.

-

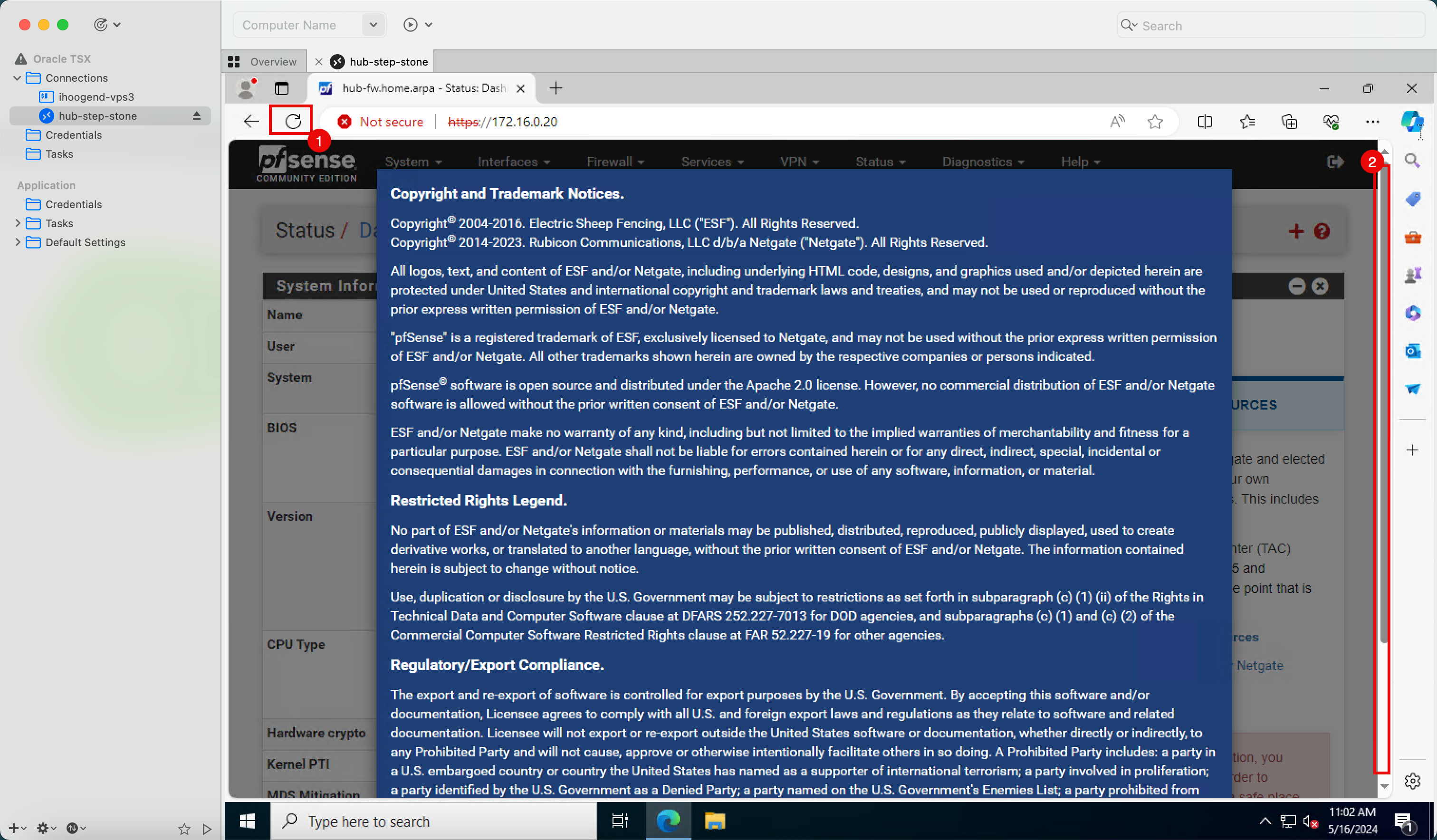

Vuelva a la instancia de Windows.

- Refresque la página.

- Desplazar hacia abajo.

-

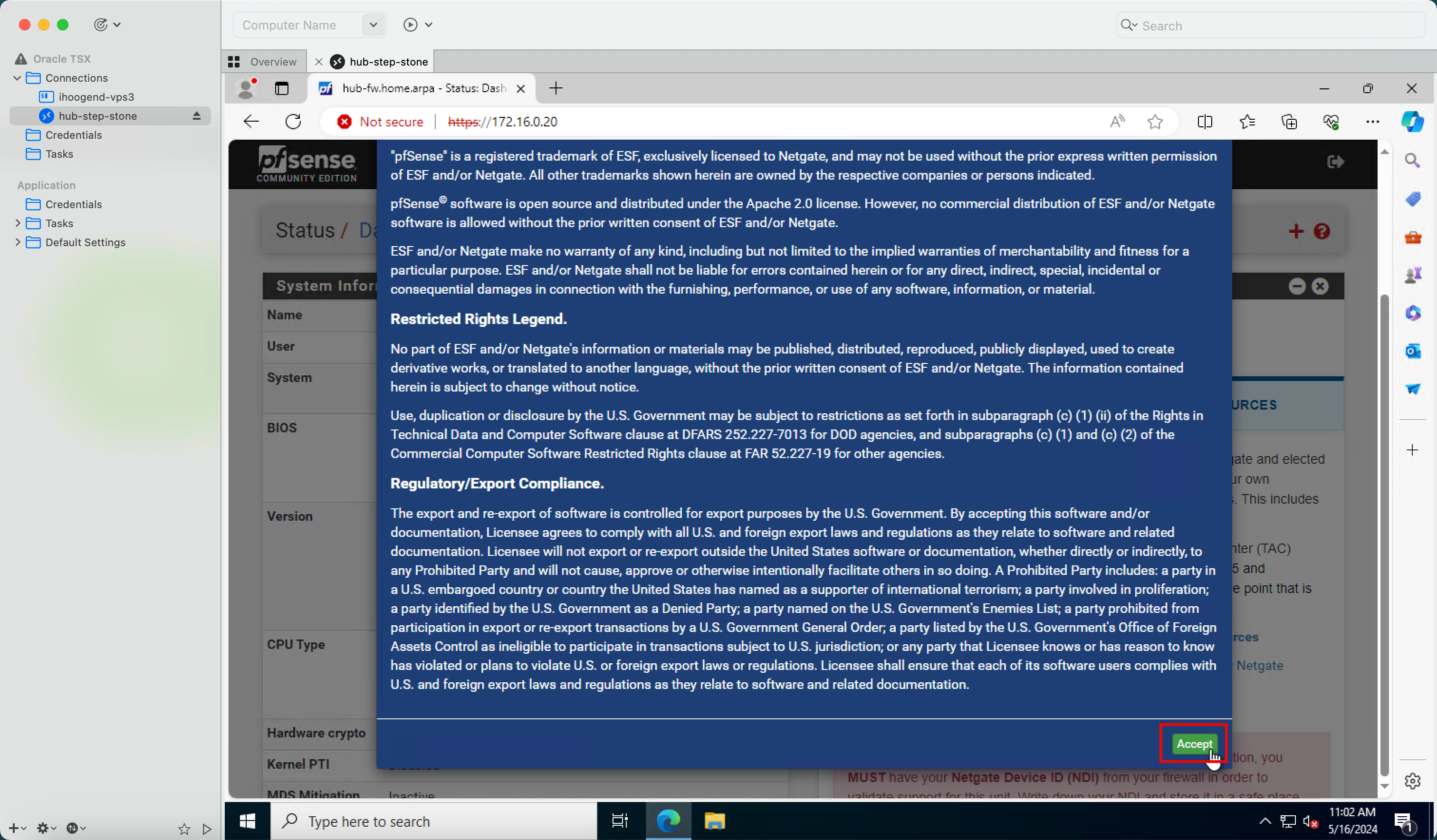

Haga clic en Aceptar.

-

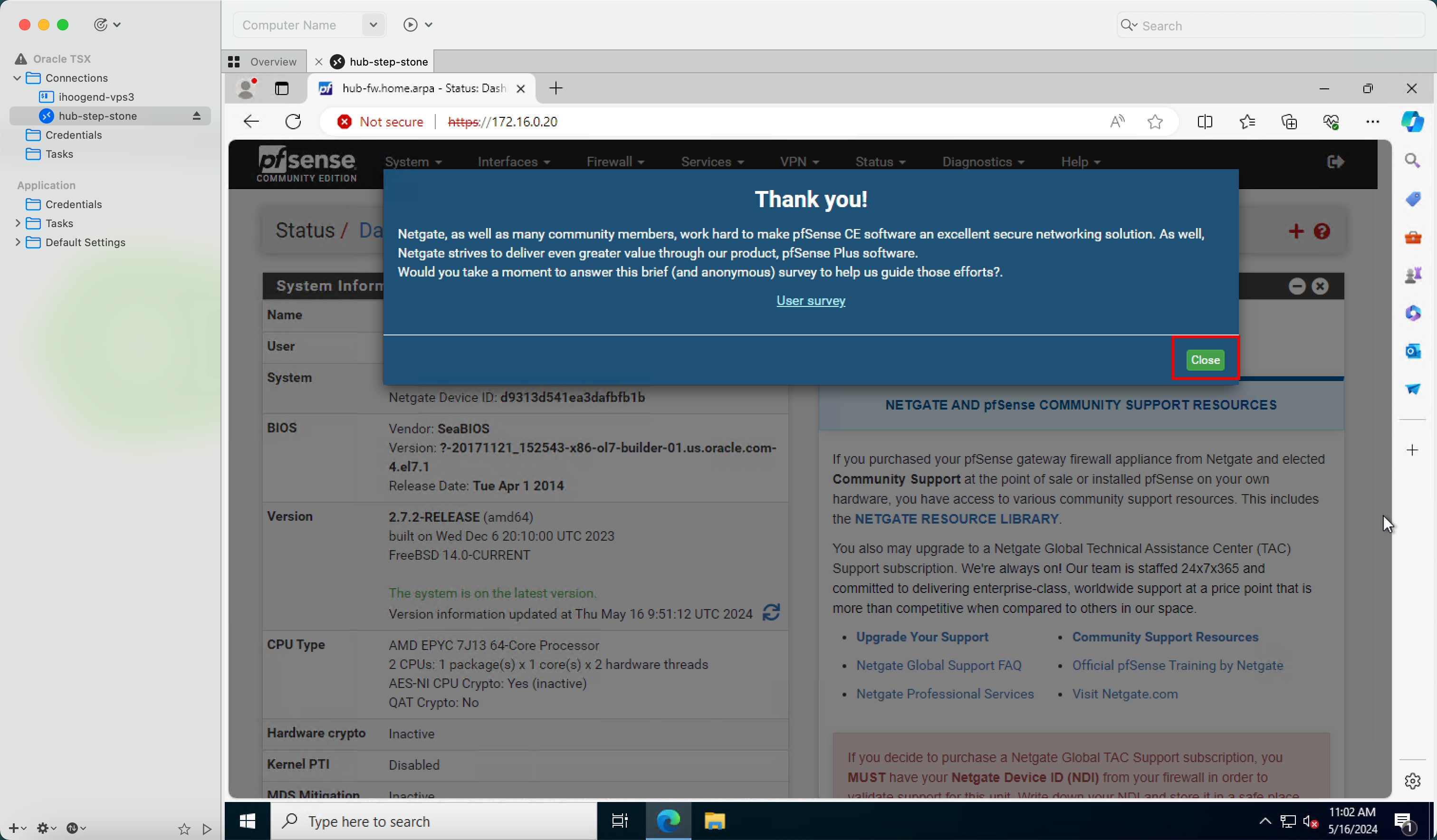

Haga clic en Cerrar.

-

Observe que la sección Servicios y soporte de Netgate cambiará.

-

El tiempo de respuesta de la página del panel de control también será más rápido.

-

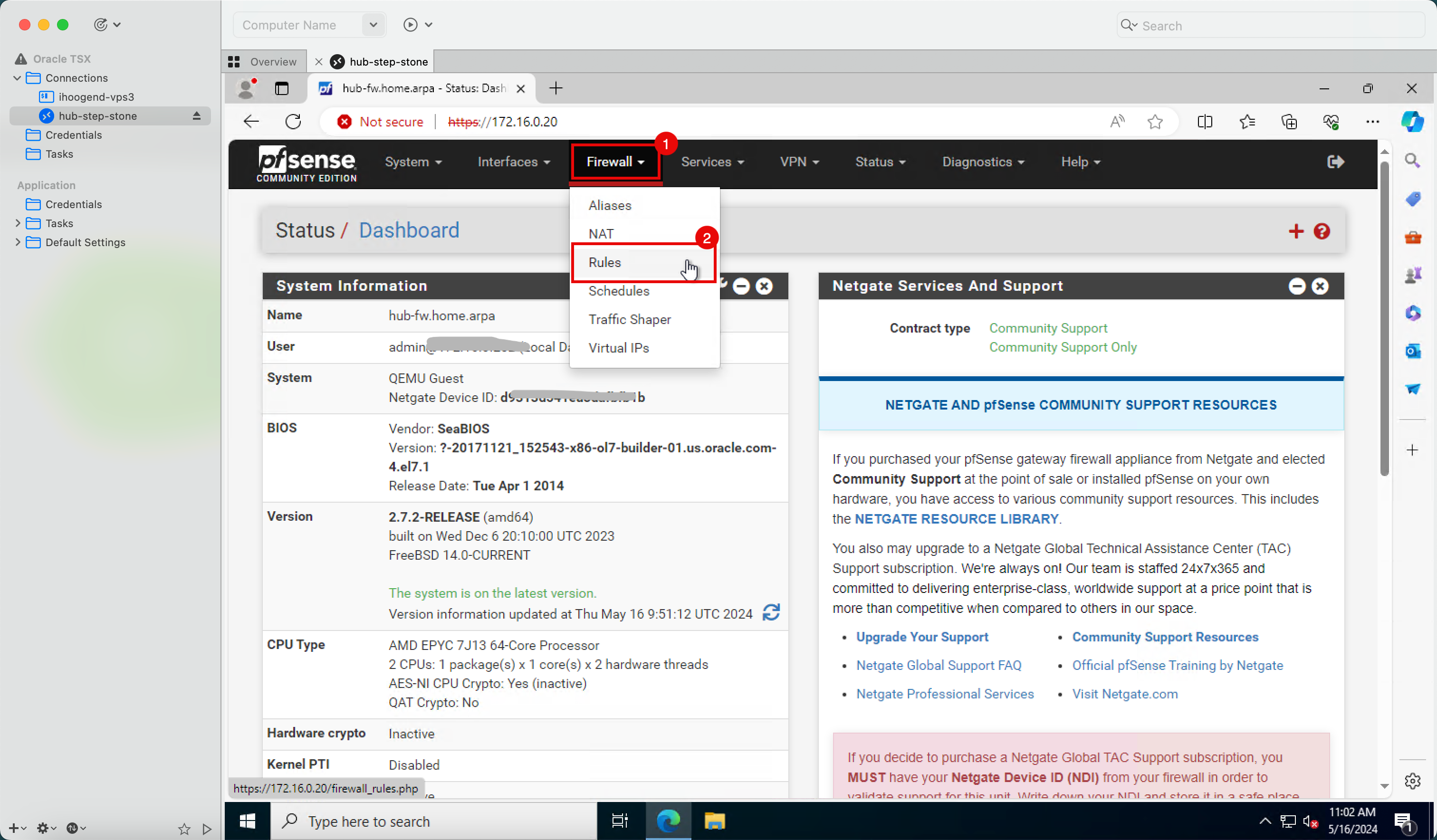

Utilice la interfaz de gestión web pfSense.

- Haga clic en Firewall.

- Haga clic en Reglas.

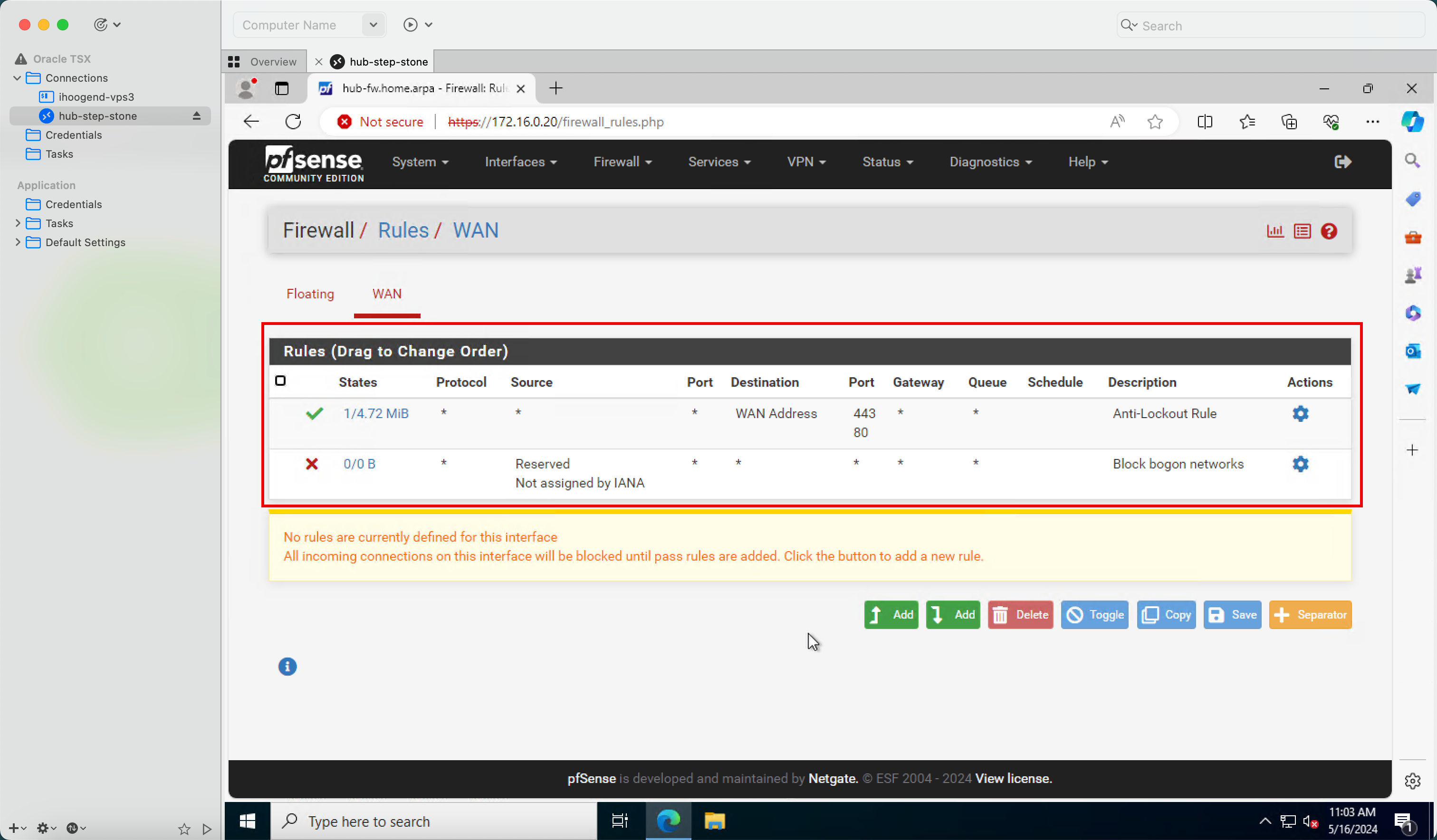

-

Observe las reglas por defecto del firewall pfSense.

-

La siguiente imagen ilustra una representación visual de lo que ha creado.

-

Tenga en cuenta que el gateway de NAT se utilizará para que el firewall pfSense se pueda comunicar con Internet.

-

Observe que también hemos abierto los puertos TCP/

80y TCP/443en la lista de seguridad por defecto.

-

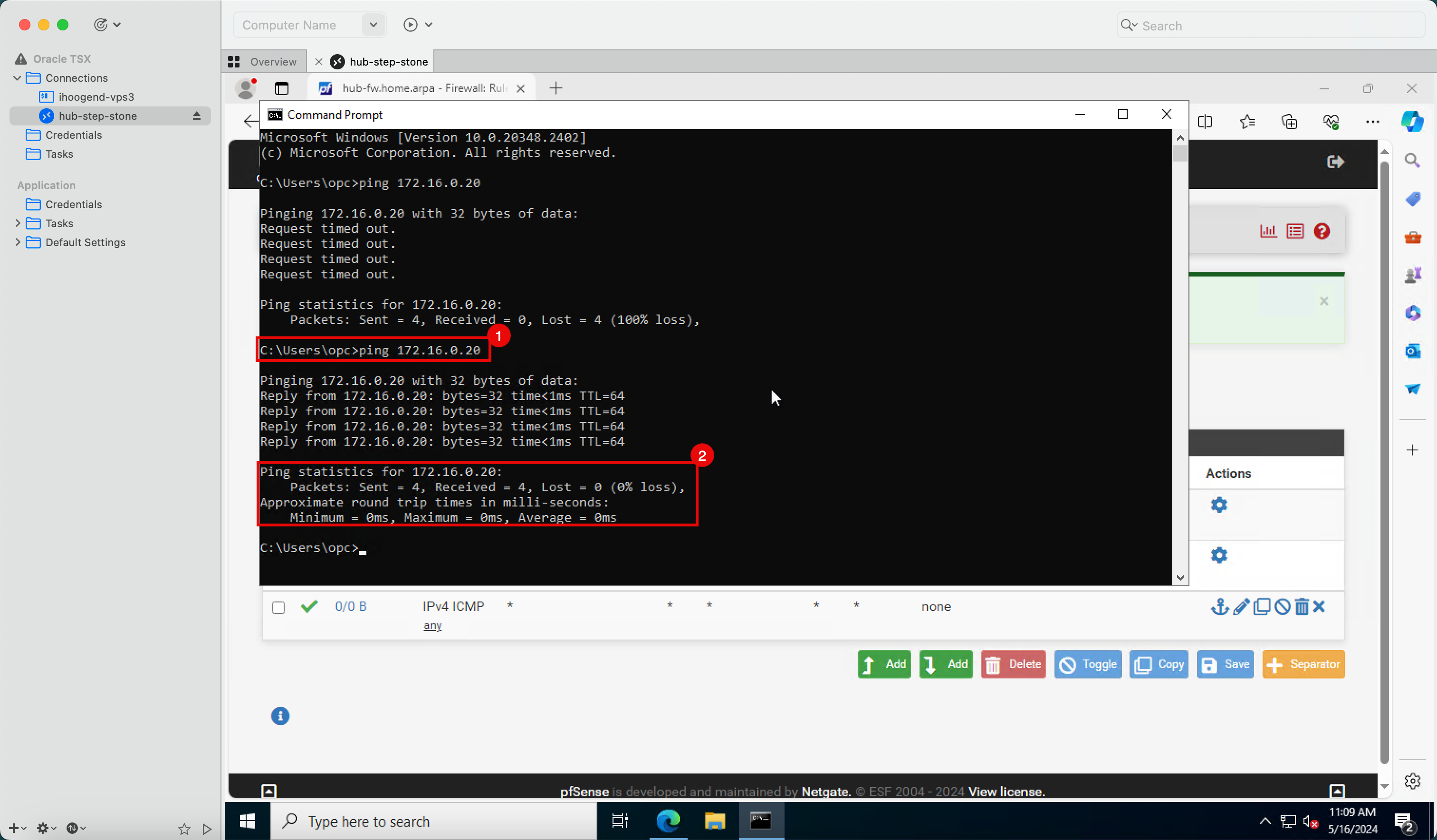

Tarea 8: Verificación de la conectividad con Ping

-

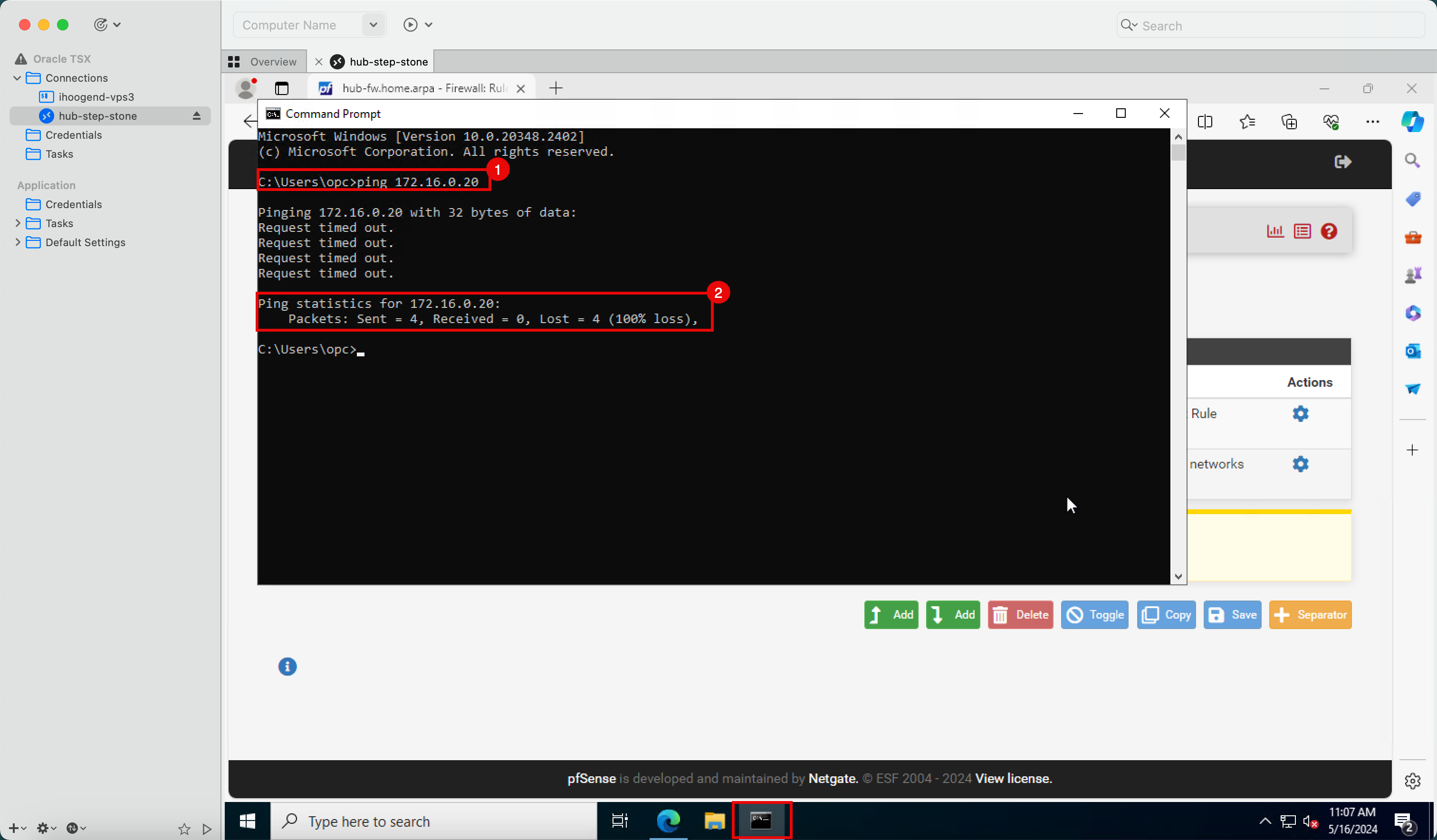

La verificación de la conectividad mediante ping (ICMP) es un buen punto de partida para las pruebas.

- En la instancia de Windows, abra el símbolo del sistema e intente hacer ping en la dirección IP del firewall pfSense.

- Observe que los resultados de ping muestran un 100% de pérdida de paquetes.

-

Para resolver esto, necesitamos:

- Abra el protocolo de mensajes de control de Internet (ICMP) en la lista de seguridad por defecto asociada a la VCN.

- Abra ICMP en el firewall pfSense.

-

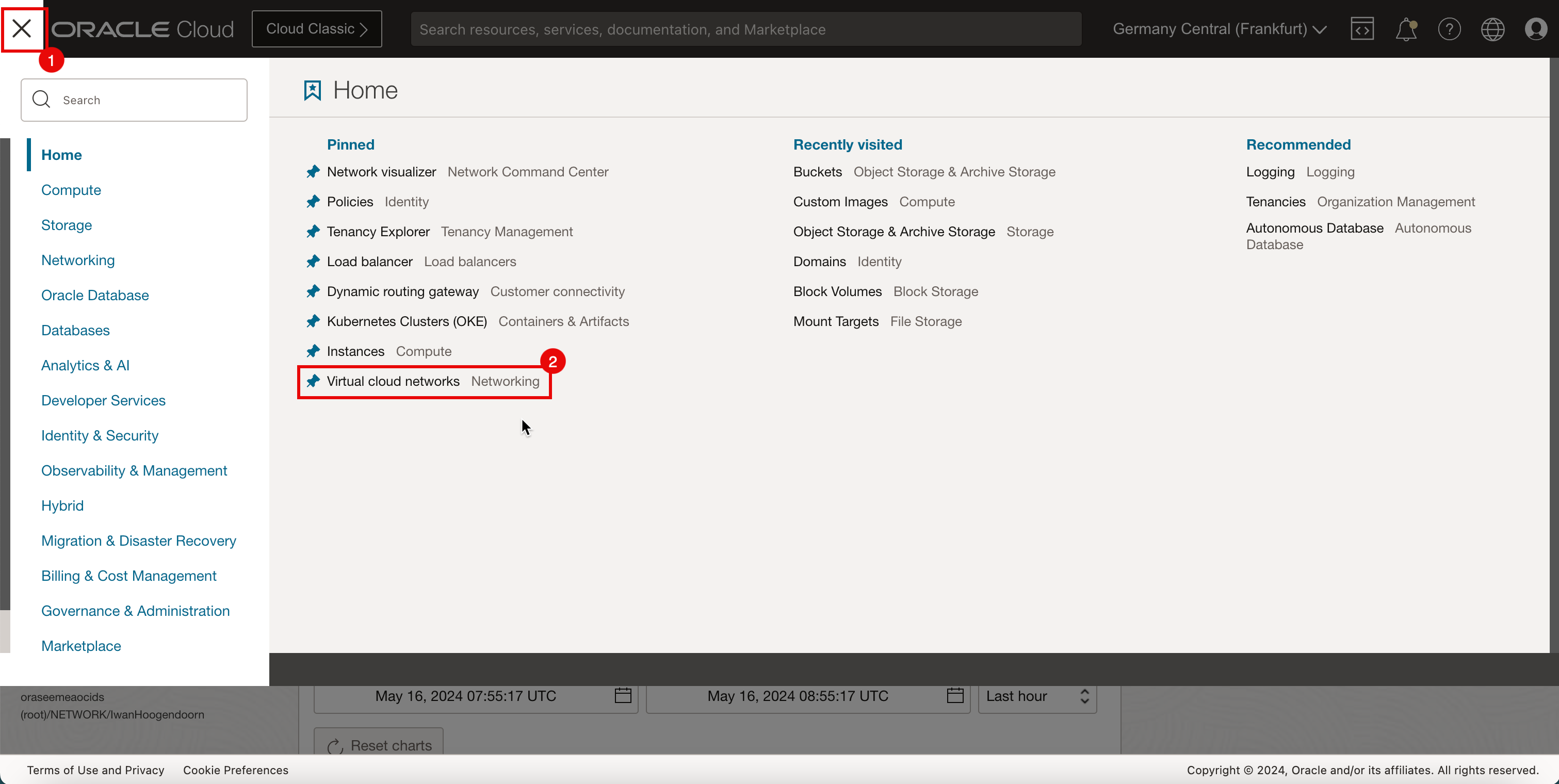

Empecemos por la lista de seguridad por defecto.

- Haga clic en el menú de hamburguesa (≡) en la esquina superior izquierda.

- Haga clic en Redes virtuales en la nube o vaya a Red y Redes virtuales en la nube.

-

Seleccione la VCN, donde el firewall pfSense está asociado y tiene el gateway de NAT.

- Desplazar hacia abajo.

- Haga clic en Listas de seguridad.

- Haga clic en Lista de seguridad por defecto para la VCN de HUB.

-

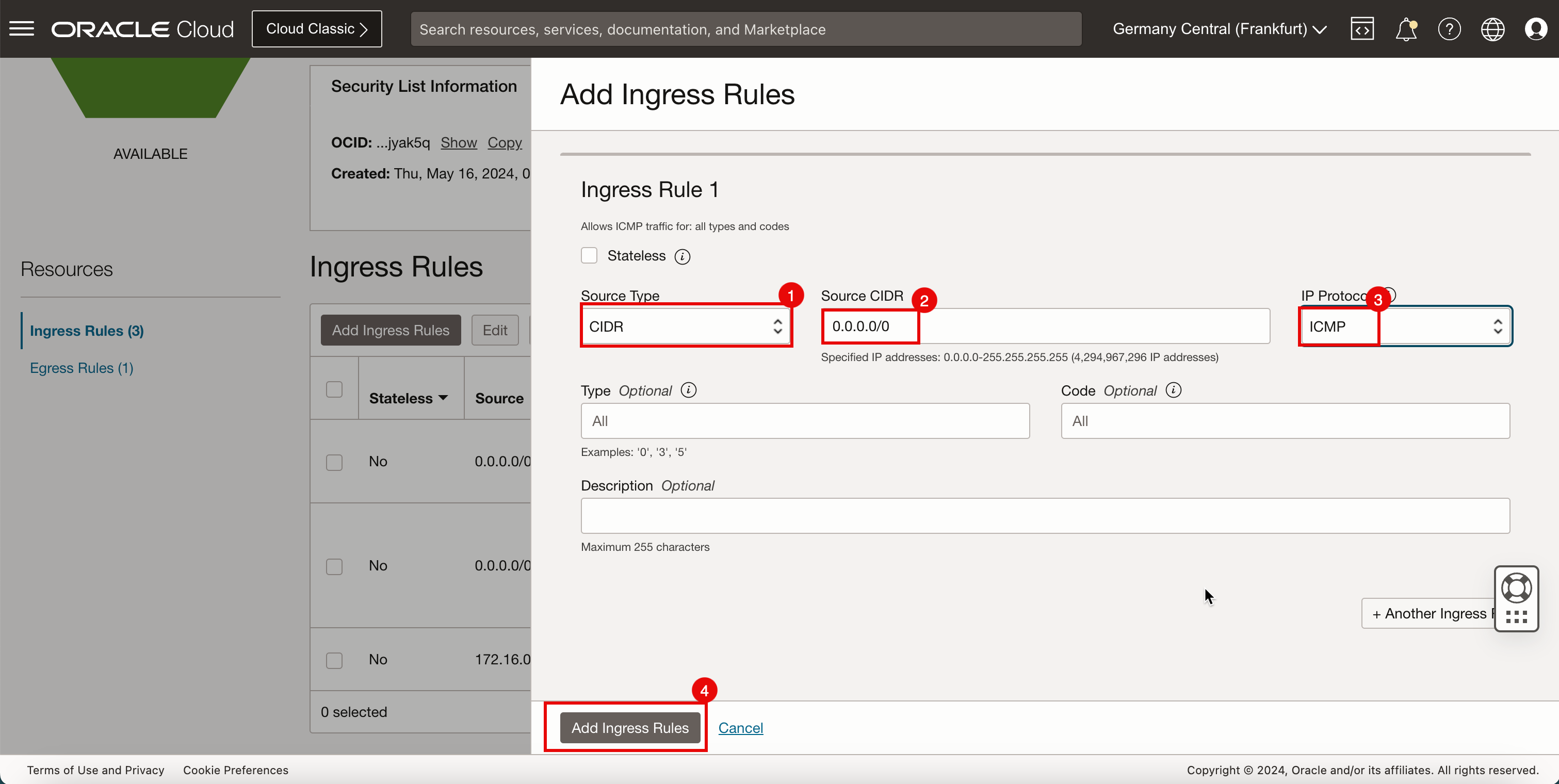

Haga clic en Agregar reglas de entrada para crear la regla de entrada.

- En Tipo de origen, introduzca CIDR.

- En CIDR de origen, introduzca

0.0.0.0/0. - En IP Protocol, introduzca ICMP.

- Haga clic en Agregar reglas de entrada.

-

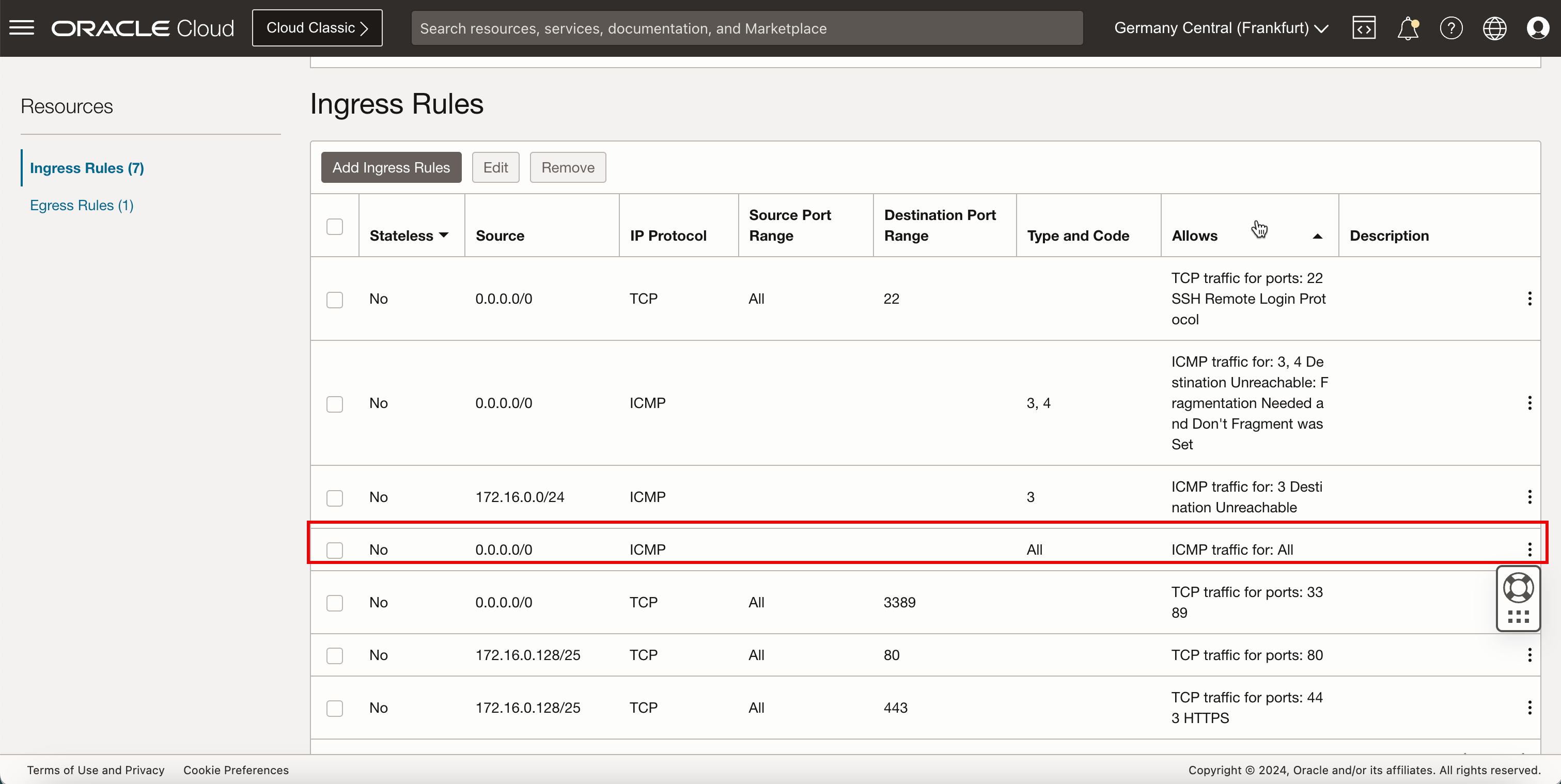

Observe las reglas de ICMP que acabamos de agregar.

-

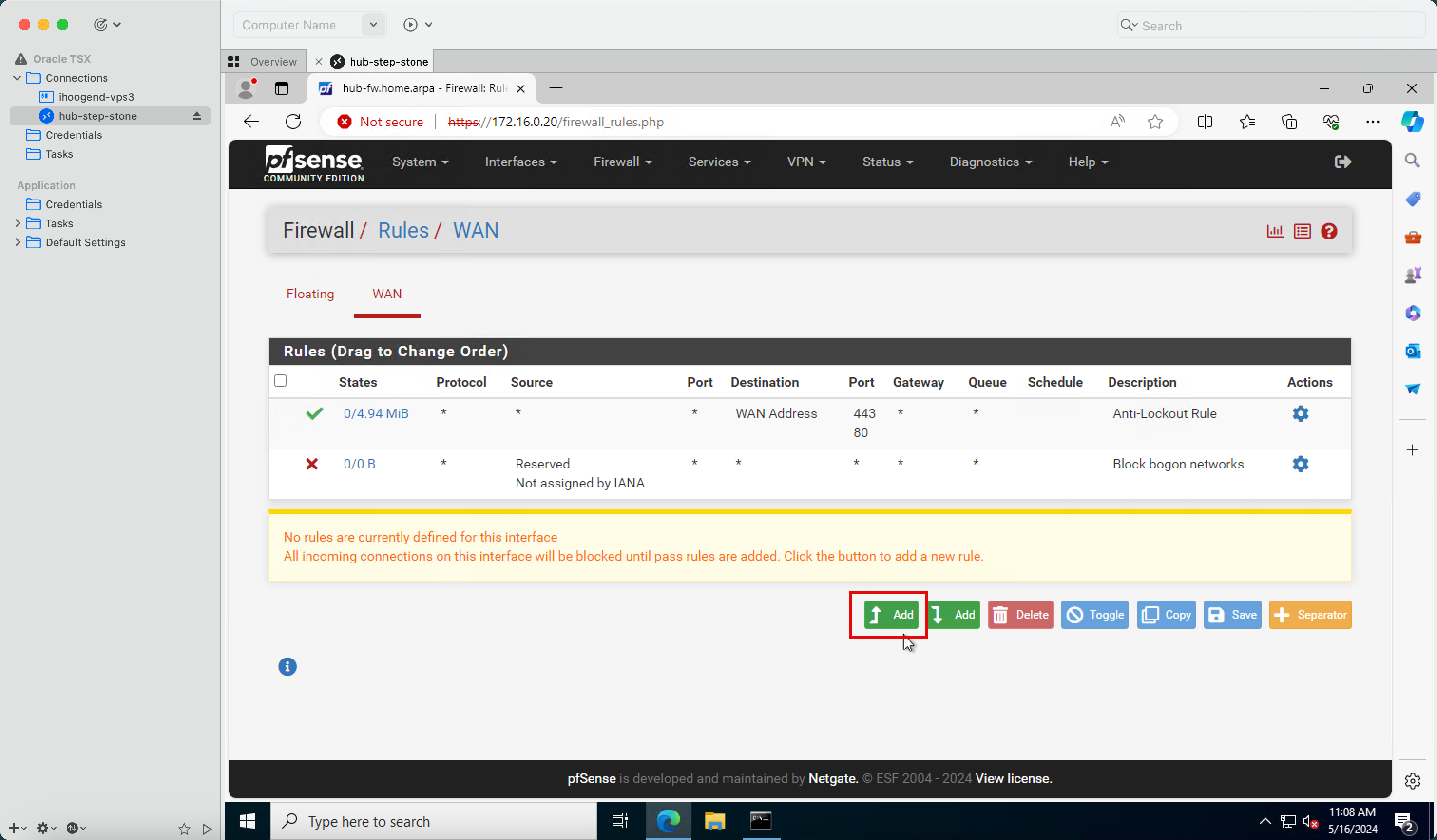

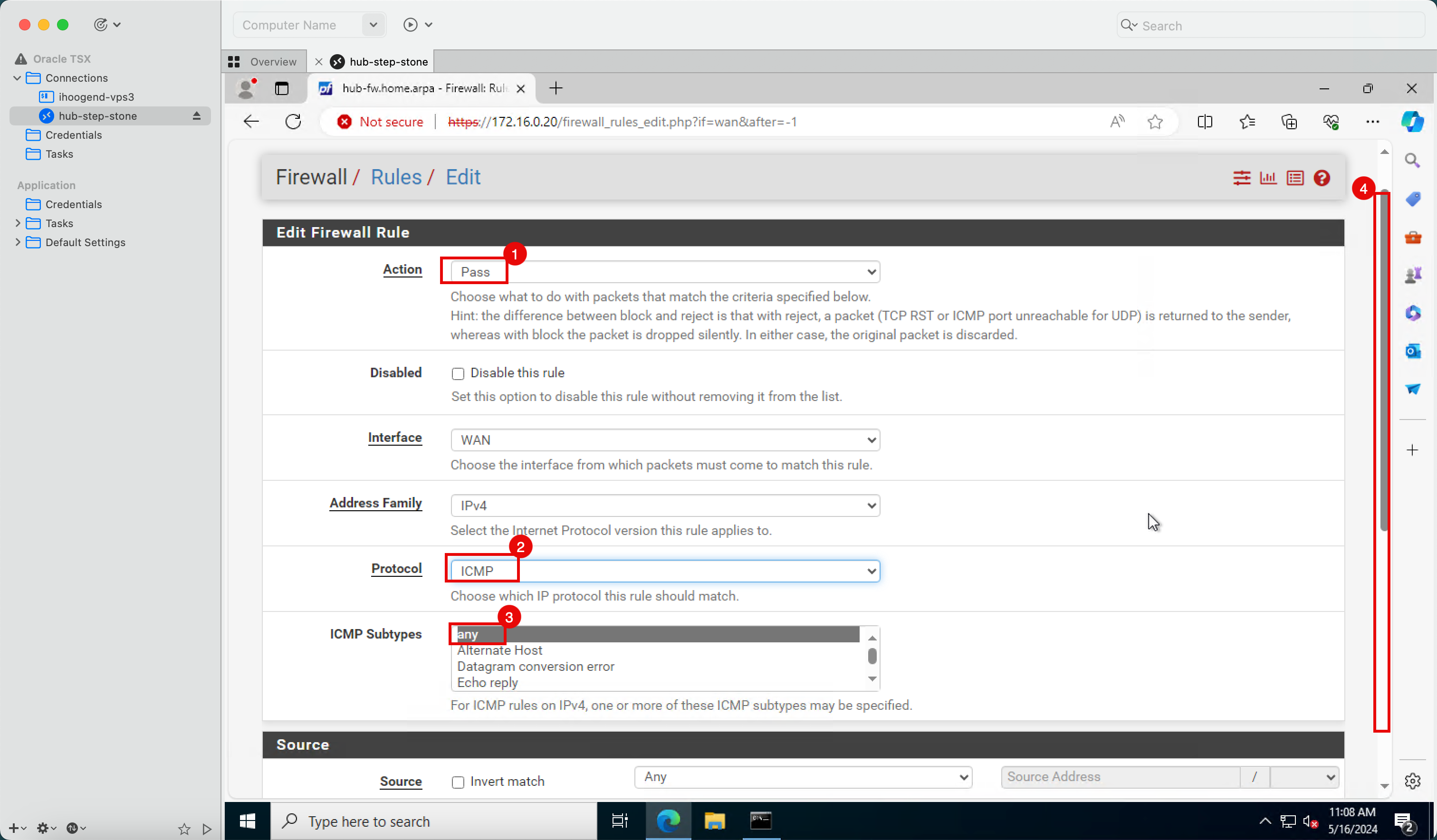

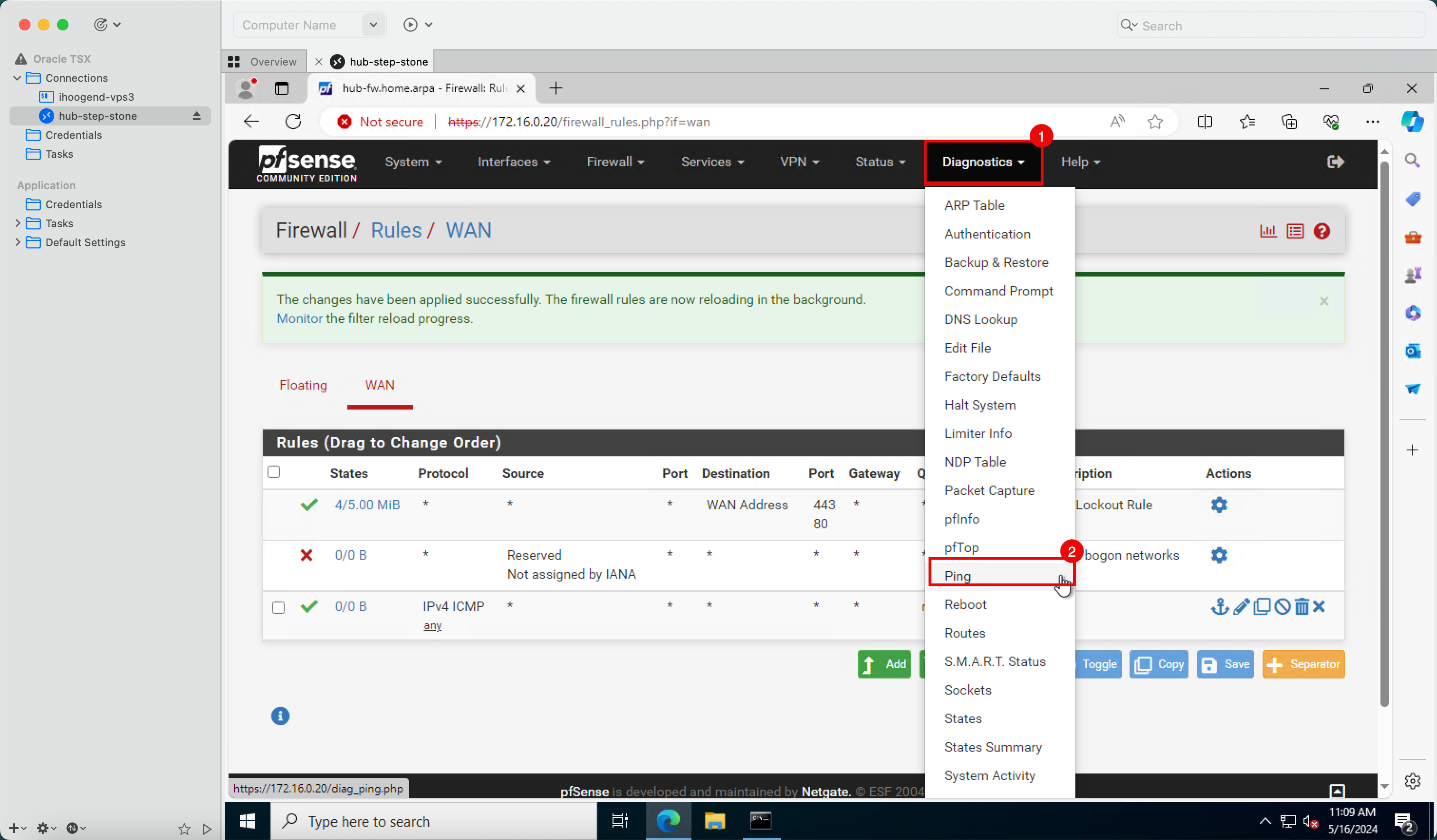

En la interfaz de gestión de firewall pfSense, haga clic en Firewall, Reglas y Agregar para agregar una nueva regla.

-

Introduzca la siguiente información.

- Acción: seleccione Transferir.

- Protocol (Protocolo): seleccione ICMP.

- Subtipos ICMP: seleccione Cualquiera.

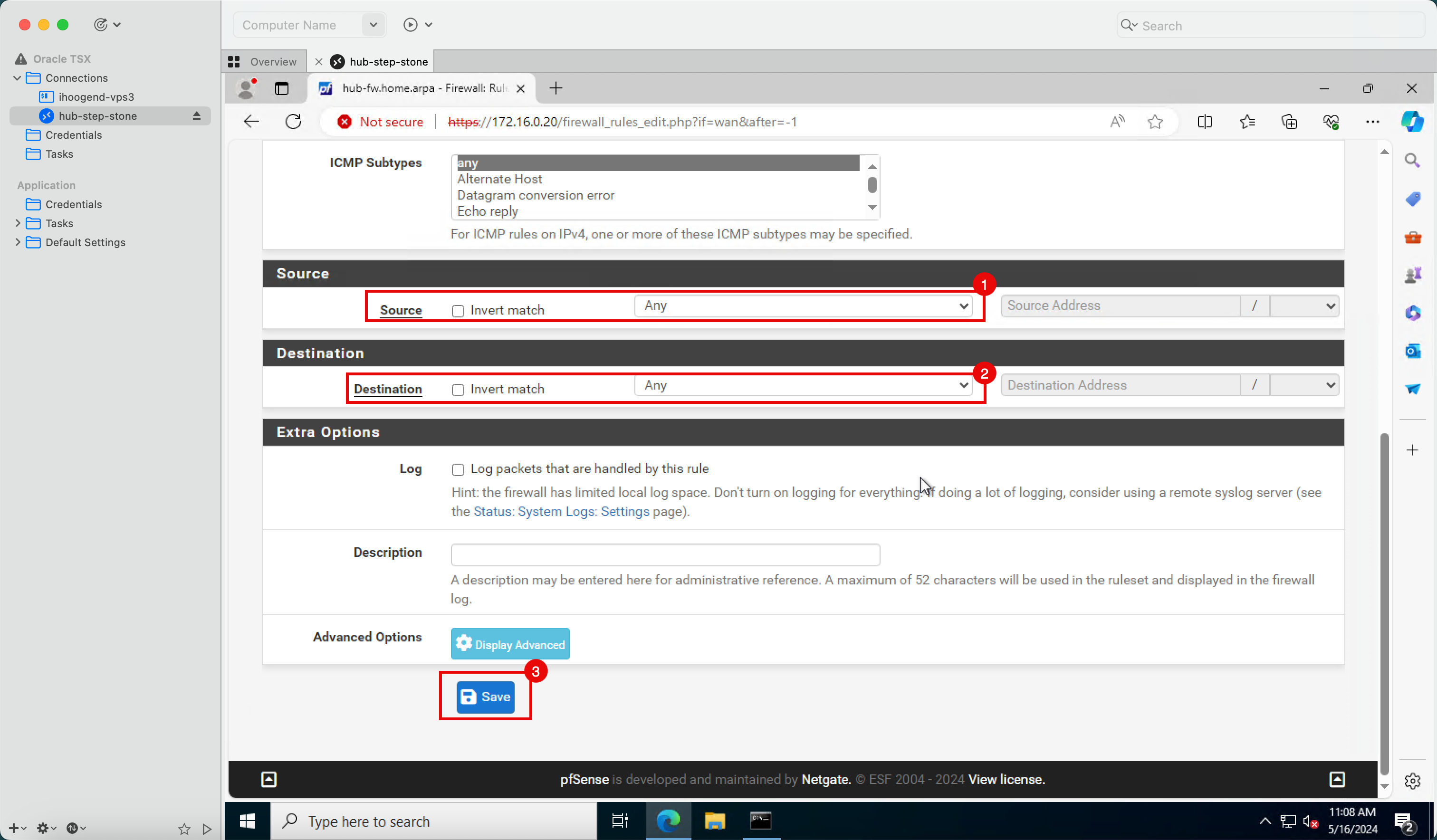

- Desplazar hacia abajo.

- Origen: seleccione Cualquiera.

- Destino: seleccione Cualquiera.

- Haga clic en Guardar.

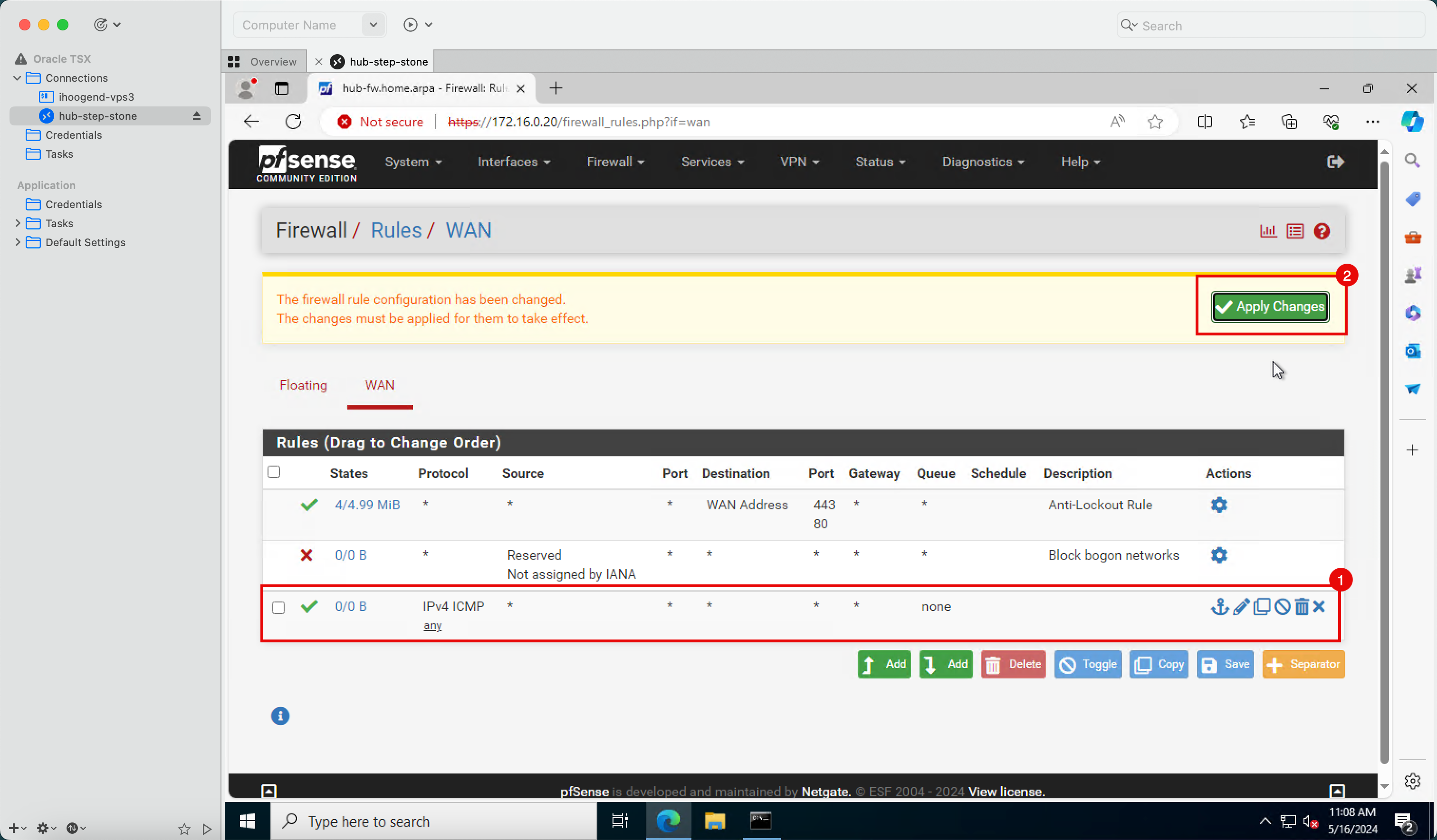

- Observe que la nueva regla ICMP está en su lugar.

- Haga clic en Aplicar cambios para validar los cambios.

-

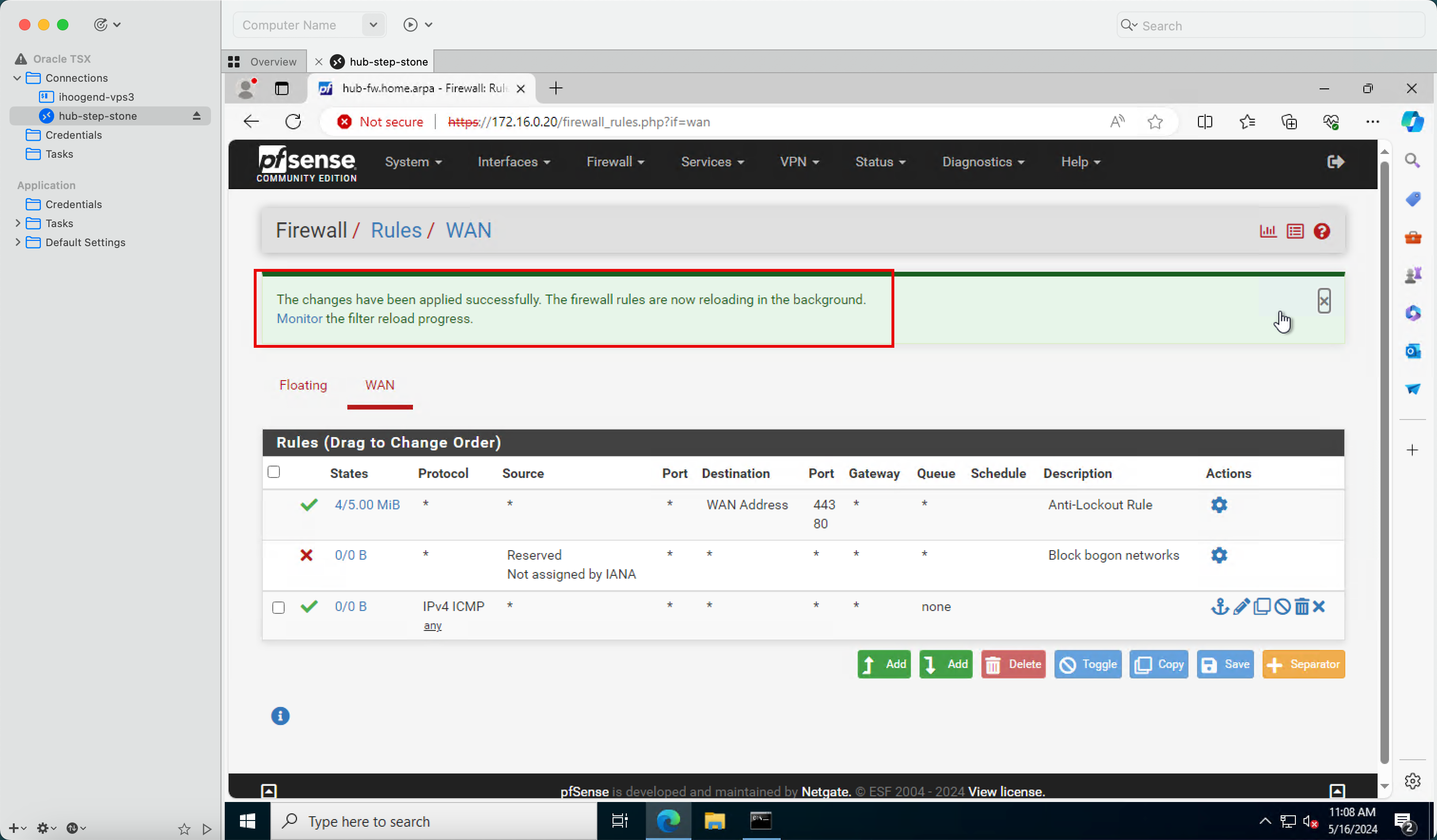

Observe que los cambios se han aplicado correctamente.

- En la instancia de Windows, abra el símbolo del sistema e intente hacer ping en la dirección IP del firewall pfSense.

- Observe que los resultados de ping muestran un 0% de pérdida de paquetes.

-

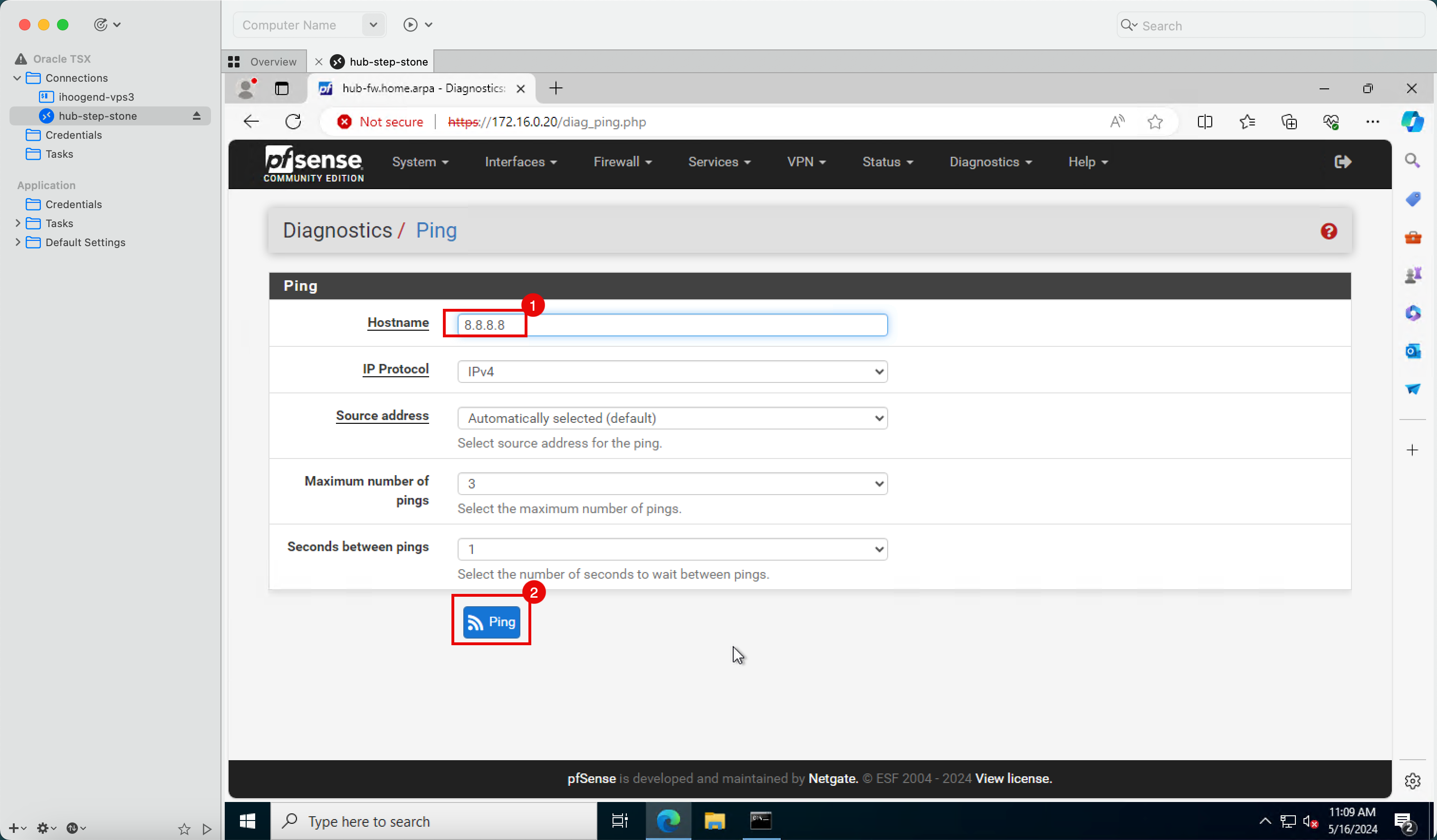

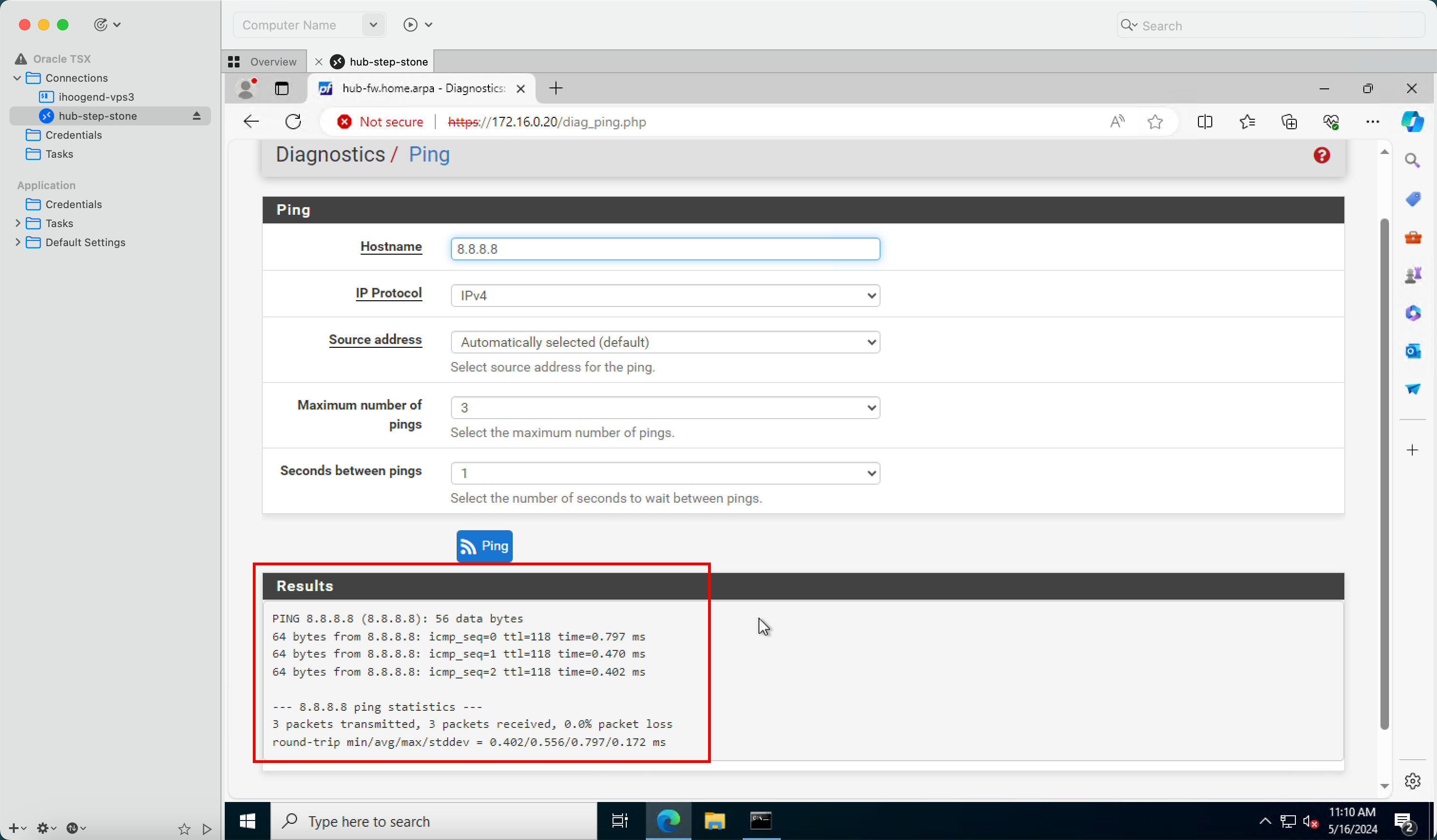

Otra prueba de ping que podemos hacer es desde el firewall pfSense hacia Internet.

- Haga clic en Diagnósticos.

- Haga clic en Ping.

- En Nombre de host, introduzca

8.8.8.8. - Haga clic en Ping.

-

Observe que los resultados de ping muestran un 0% de pérdida de paquetes.

-

La siguiente imagen ilustra una representación visual de lo que ha creado. Observe que también hemos abierto ICMP en la lista de seguridad por defecto.

Agradecimientos

- Autor: Iwan Hoogendoorn (especialista en redes de OCI)

Más recursos de aprendizaje

Explore otros laboratorios en docs.oracle.com/learn o acceda a más contenido de aprendizaje gratuito en el canal YouTube de Oracle Learning. Además, visite education.oracle.com/learning-explorer para convertirse en Oracle Learning Explorer.

Para obtener documentación sobre el producto, visite Oracle Help Center.

Install a pfSense Firewall in Oracle Cloud Infrastructure

F99944-01

June 2024