Note:

- Este tutorial requiere acceso a Oracle Cloud. Para registrarse en una cuenta gratuita, consulte Introducción a la cuenta gratuita de Oracle Cloud Infrastructure.

- Utiliza valores de ejemplo para credenciales, arrendamiento y compartimentos de Oracle Cloud Infrastructure. Al finalizar el laboratorio, sustituya estos valores por otros específicos de su entorno en la nube.

Configurar el acceso al servicio privado (PSA) en Oracle Cloud Infrastructure para acceder de forma segura a los servicios de Oracle desde su VCN

Introducción

Oracle Cloud Infrastructure (OCI) presenta Private Service Access (PSA), una nueva construcción de red que proporciona conectividad IP privada a los servicios de OCI (incluidos API, Object Storage y repositorios Yum) directamente dentro de su red virtual en la nube (VCN). Con PSA, las cargas de trabajo pueden acceder de forma segura a los servicios de OCI sin tener que recorrer la red pública de Internet y, al mismo tiempo, seguir utilizando los mismos FQDN conocidos.

Hasta ahora, los clientes tenían dos opciones principales para la conectividad privada. El gateway de servicios (SGW) permitía acceder a Oracle Services Network (OSN) desde una VCN privada, pero dependería de las direcciones IP públicas y ofrecía un acceso amplio y completo. Por otro lado, muchos servicios introdujeron puntos finales privados para ofrecer un acceso más aislado, pero estos tenían que configurarse por servicio, creando complejidad a escala.

PSA une estos enfoques combinando lo mejor de ambos mundos:

-

Un modelo unificado y nativo de VCN para el acceso privado a varias API de servicio de OCI.

-

IP privadas dentro de su VCN asignadas de forma transparente a los FQDN de servicio que ya utiliza.

-

Control de acceso por servicio, lo que permite alinearse con los requisitos de seguridad y conformidad sin cambios en la aplicación.

En este tutorial, aprenderá a configurar PSA en la VCN, a validar la conectividad privada probando el acceso a una API de servicio de OCI (como Object Storage, Oracle Yum, ZPR API, etc.) y a confirmar que el tráfico permanece en IP privadas en lugar de utilizar la red pública de Internet. Al final, comprenderá cómo se compara PSA con el gateway de servicio y los puntos finales privados, y cómo adoptarlo como parte de una estrategia de redes de OCI moderna y segura.

¿Por qué es esencial este tutorial?

La conectividad privada a los servicios de Oracle siempre ha sido posible en OCI, pero las opciones han llegado con compensaciones. El gateway de servicios ofrece a los clientes una forma sencilla de acceder a la red de servicios de Oracle; sin embargo, sigue dependiendo de las IP públicas y solo permitía un acceso amplio. Los puntos finales privados específicos del servicio ofrecían un aislamiento más sólido, pero le obligaban a desplegarlos y gestionarlos individualmente, lo que aumentaba la sobrecarga operativa a medida que se ampliaba.

El acceso al servicio privado (PSA) llena la brecha al proporcionar una solución unificada y nativa de la VCN para acceder a las API del servicio OCI. Garantiza que el tráfico permanezca en IP privadas, aplica el control de acceso por servicio y conserva los mismos FQDN que las aplicaciones ya utilizan.

Este tutorial es esencial porque muestra cómo configurar PSA de principio a fin, validar que las cargas de trabajo se conectan a las API del servicio OCI sin tocar la red pública de Internet y comprender cómo se compara PSA con los enfoques existentes. Al completarlo, obtendrás la base para adoptar PSA con confianza en tus propios entornos OCI.

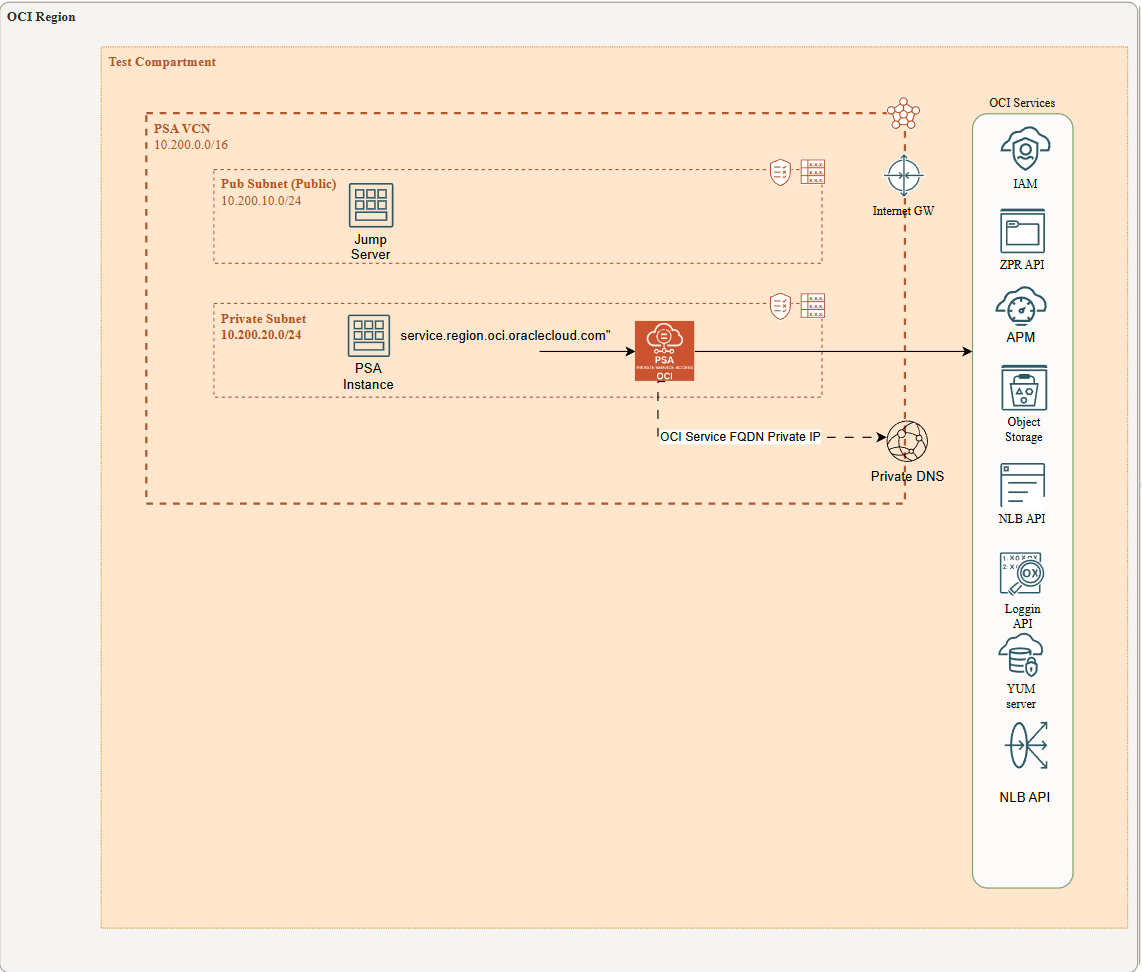

Arquitectura

Esta arquitectura muestra una máquina virtual de cliente (VM), denominada instancia de PSA, que se ejecuta en una subred privada sin acceso a Internet (a través de IGW o NAT GW) y sin conectividad a los servicios de OCI a través de un gateway de servicios. En su lugar, la máquina virtual utiliza Private Service Access (PSA) para acceder a los servicios públicos de OCI. Un servidor de salto en una subred pública se utiliza para conectarse a la instancia de PSA mediante ssh durante las pruebas.

Cuando se crea un punto final de PSA, el servicio actualiza automáticamente el solucionador de DNS privado de la VCN agregando los nombres de dominio totalmente cualificados (FQDN) de los servicios públicos de OCI de destino a las vistas privadas y asignándolos a la dirección IP privada del servicio PSA. Del mismo modo, cuando se suprime el punto final de PSA, se eliminan esos FQDN. Algunos ejemplos son yum.eu-madrid-1.oci.oraclecloud.com, network-load-balancer-api.eu-madrid-1.oci.oraclecloud.com y otros.

Objetivos

Al final de este tutorial:

- Descubra cómo Private Service Access (PSA) permite que las cargas de trabajo de subred privada se conecten de forma segura a los servicios públicos de OCI.

- Descubra cómo se integra el PSA con el DNS privado de VCN para asignar automáticamente el FQDN del servicio a IP privadas.

- Despliegue y configure un punto final de PSA en Oracle Cloud Infrastructure.

- Verifique la conectividad de una máquina virtual privada mediante PSA a los servicios de OCI seleccionados.

Requisitos

-

Un arrendamiento de OCI activo. Debe tener los permisos necesarios para crear y gestionar recursos de red en OCI.

-

Conocimientos básicos del sistema operativo Linux, OCI y Oracle Linux, incluido cómo instalar y configurar software en Linux.

-

Un buen conocimiento sobre cómo utilizar la consola de OCI para crear y gestionar recursos de red.

-

Conocimiento de la herramienta CLI de OCI.

Tarea 1: Despliegue del componente de red (VCN, subredes y máquinas virtuales)

1.- Despliegue una red virtual en la nube (VCN) con al menos dos subredes (subred pública y privada) en su arrendamiento, utilizando un CIDRIPv4 CIDR IPv4 de su elección o siguiendo la arquitectura recomendada. Para obtener más información, consulte:

- Creación y configuración de una red virtual en la nube

- Visión general de las redes virtuales en la nube y las subredes

2.- Desplegar dos VM de linux (Jump Server en público, instancia de PSA en privado), una para cada subred. Para obtener más información, consulte:

Tarea 2: Prueba de la VM de Jump Server para acceder a la instancia de PSA

Utilizaremos la máquina virtual de Linux Jump Server como punto de acceso para acceder a la máquina virtual alojada en la subred privada (la instancia de PSA). Como sabe, solo se puede acceder a las máquinas virtuales de subredes privadas a través de sus IP privadas y no tienen conectividad a Internet. Para activar el acceso, debe cargar la clave privada SSH de la instancia de PSA en el servidor de salto. A partir de ahí, puede iniciar conexiones SSH a la instancia de PSA. Recomendamos usar SFTP para cargar la clave de forma segura.

Una vez que cargue la clave privada para saltar el servidor a través de SFTP, ssh en el servidor de salto y:

ssh -i private_PSA_instance_ssh.prv 10.200.20.X ( your vm PSA instace ip)Nota: Si detecta problemas de compatibilidad al utilizar la clave privada SSH generada en OCI, puede convertirla al formato necesario mediante una herramienta como PuTTYgen (para Windows) o OpenSSL (para Linux/macOS). Estas herramientas le permiten transformar la clave entre formatos para que se pueda utilizar sin problemas con su cliente SSH.

Consulte esta documentación para puttyGen: PuttyGen

Tarea 3: Instalación de la CLI de OCI en la instancia de PSA

Ahora que ha iniciado sesión en la instancia de PSA, debe instalar la CLI de OCI

Consulte esta documentación para instalar la CLI de OCI: instalación de CLI de OCI

Tenga en cuenta que esta máquina virtual de PSA, alojada en una subred privada, necesitará temporalmente acceso a Internet. Recomendamos agregar un gateway de NAT a su VCN y crear una ruta 0.0.0.0/0 que apunte a ella.

Consulte esta documentación para configurar y utilizar el gateway de NAT: Gateway de OCI NAT

Después de la instalación, es muy importante eliminar el gateway de NAT de la subred privada. El objetivo es probar el servicio de Oracle desde una subred estrictamente privada sin acceso público, ya sea de entrada o de salida.

Tarea 4: Agregar los servicios de PSA para probar

En esta tarea, agregaremos un montón de servicios de PSA para probarlos más adelante desde la instancia de PSA privada a través de la API de la CLI de OCI.

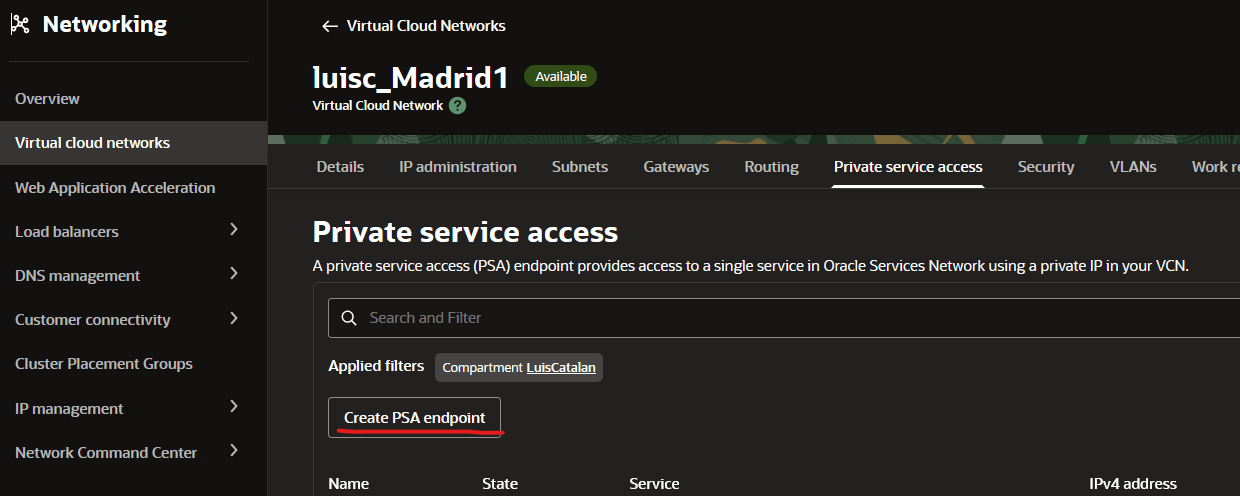

1.- Vaya a la consola de OCI: VCN de red

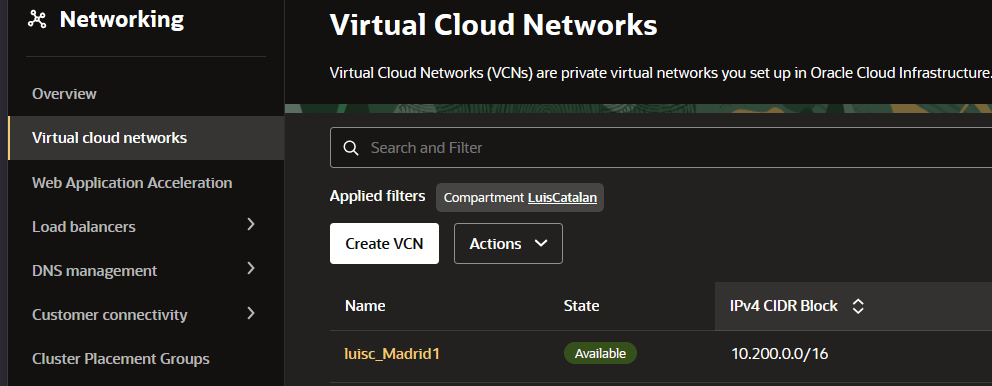

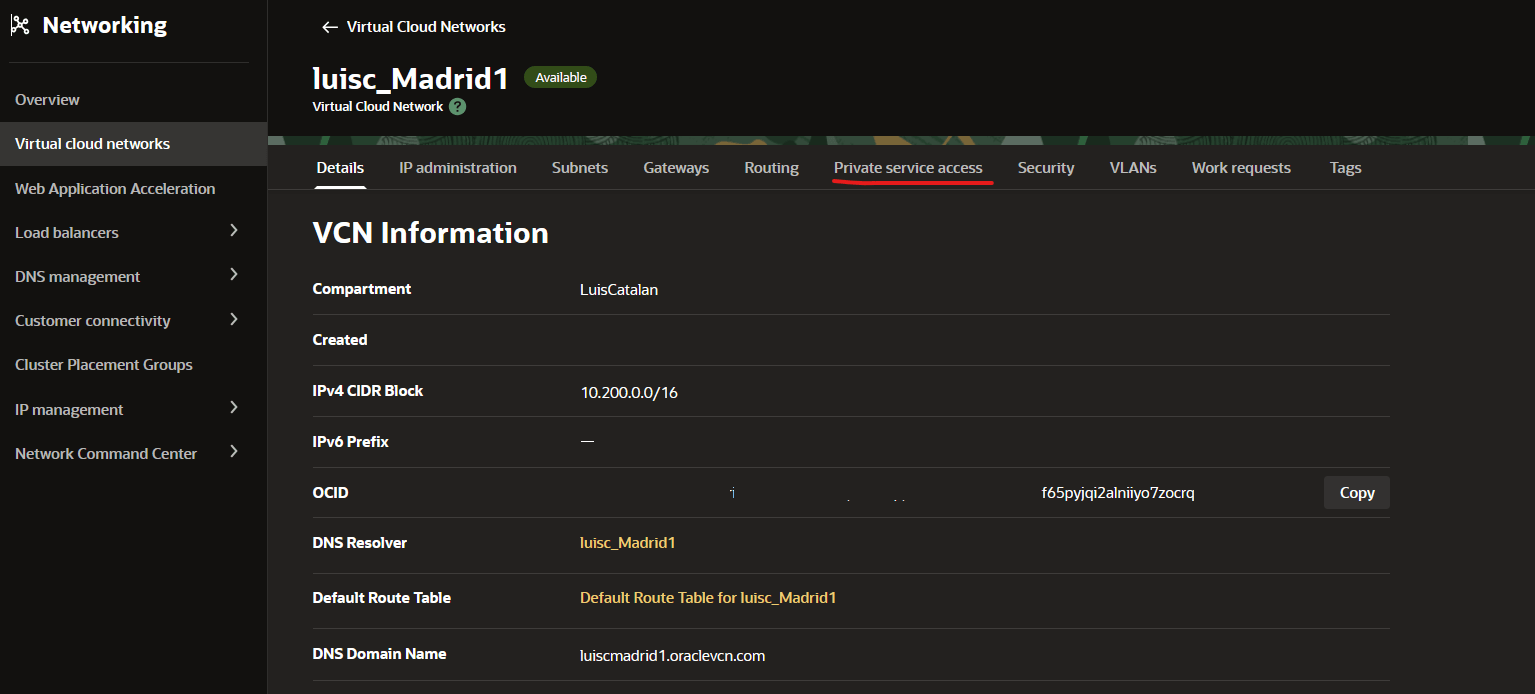

2.- Haga clic en "Redes virtuales en la nube" y seleccione la VCN en la que está la instancia privada de PSA.

3.- En la VCN, seleccione Private Service Access.

4.- Pulse el botón Crear PSA endoint.

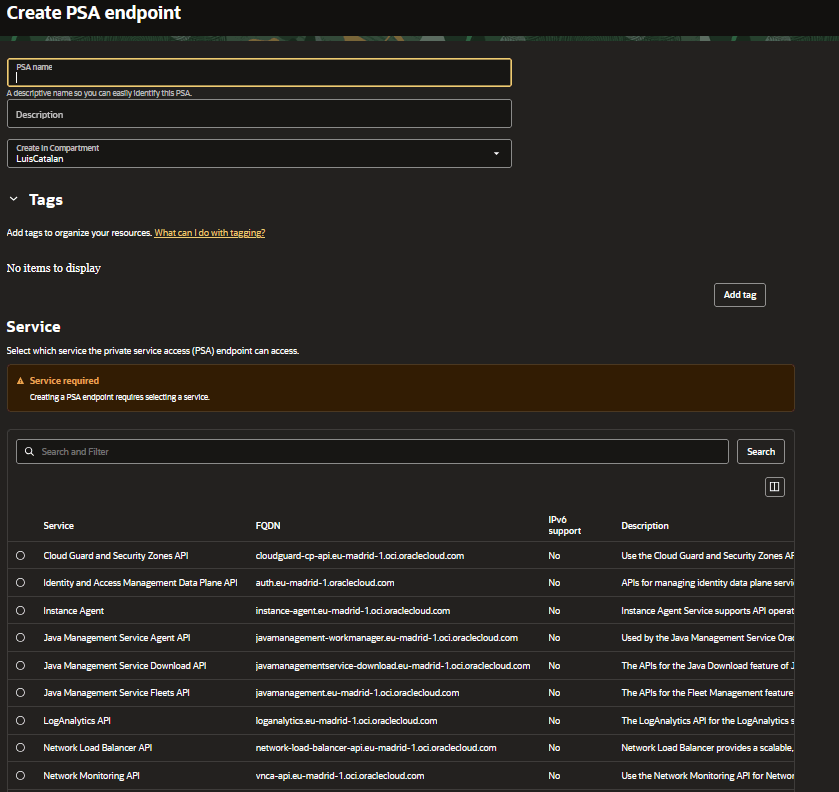

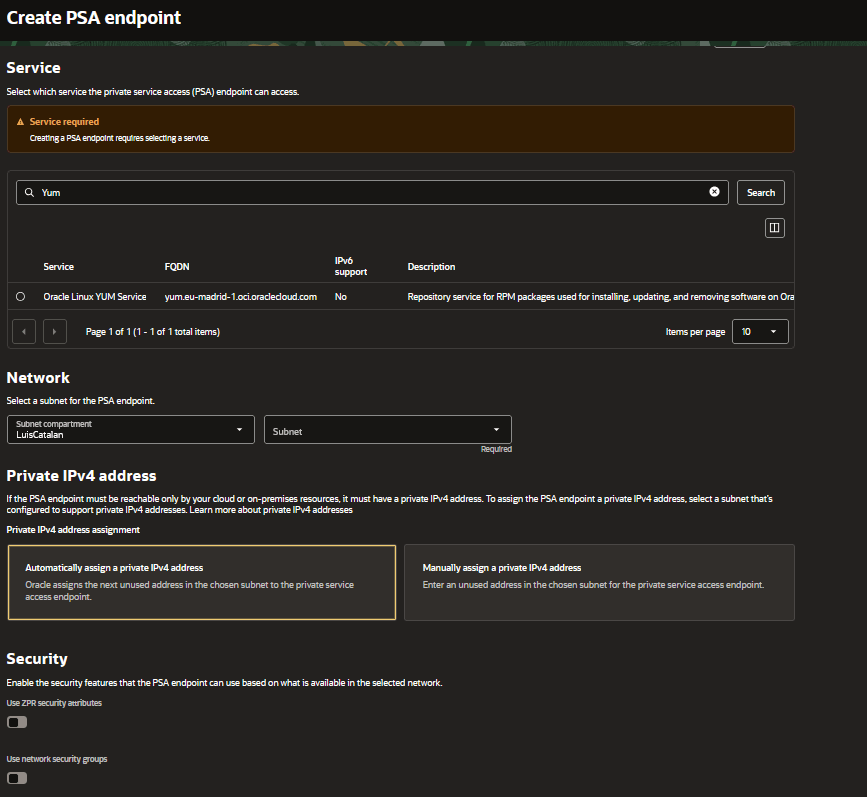

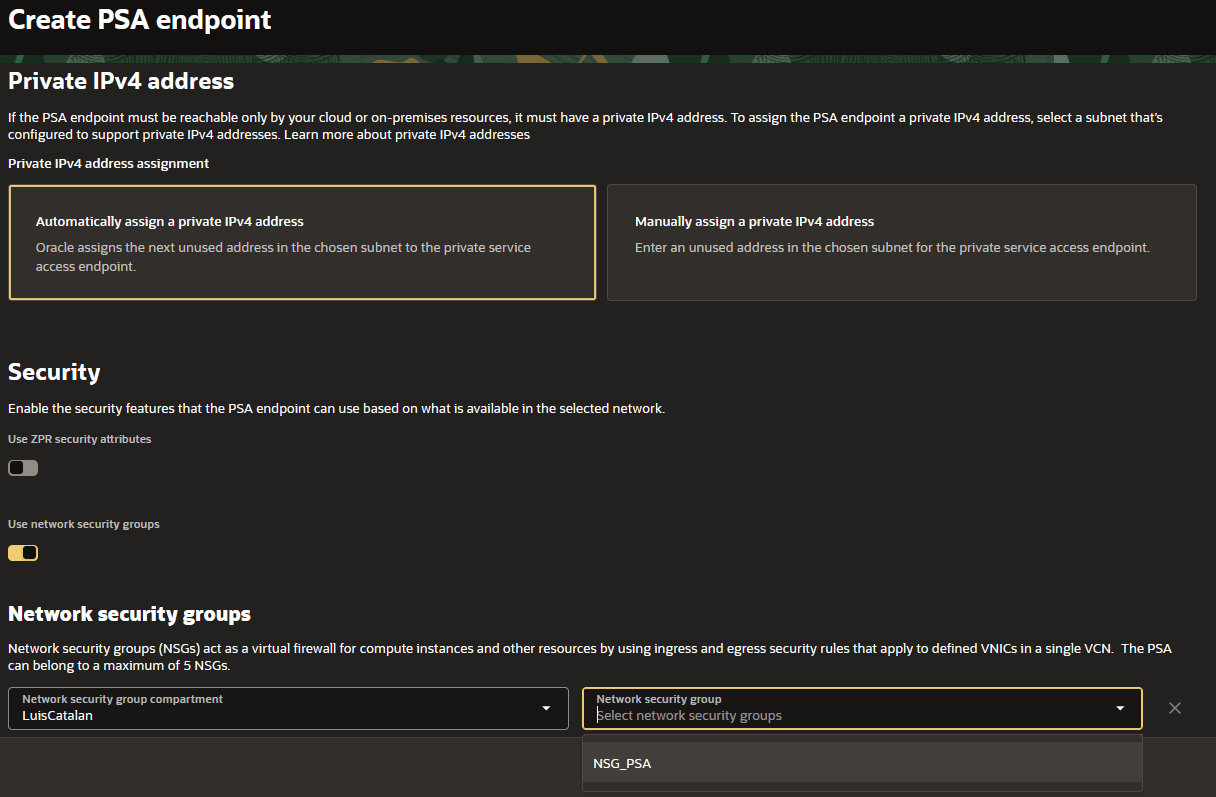

5.- Una vez en el menú Crear PSA, deberá elegir un nombre para el servicio PSA, el compartimento donde se creará, el tipo de servicio PSA que desea crear, el compartimento de subred y la subred donde se creará el punto final. Además, puede elegir una asignación automática de IP privada o manual. La última opción es la seguridad. Se recomienda asignar un atributo de seguridad de ZPR o NSG para permitir el tráfico hacia ese punto final.

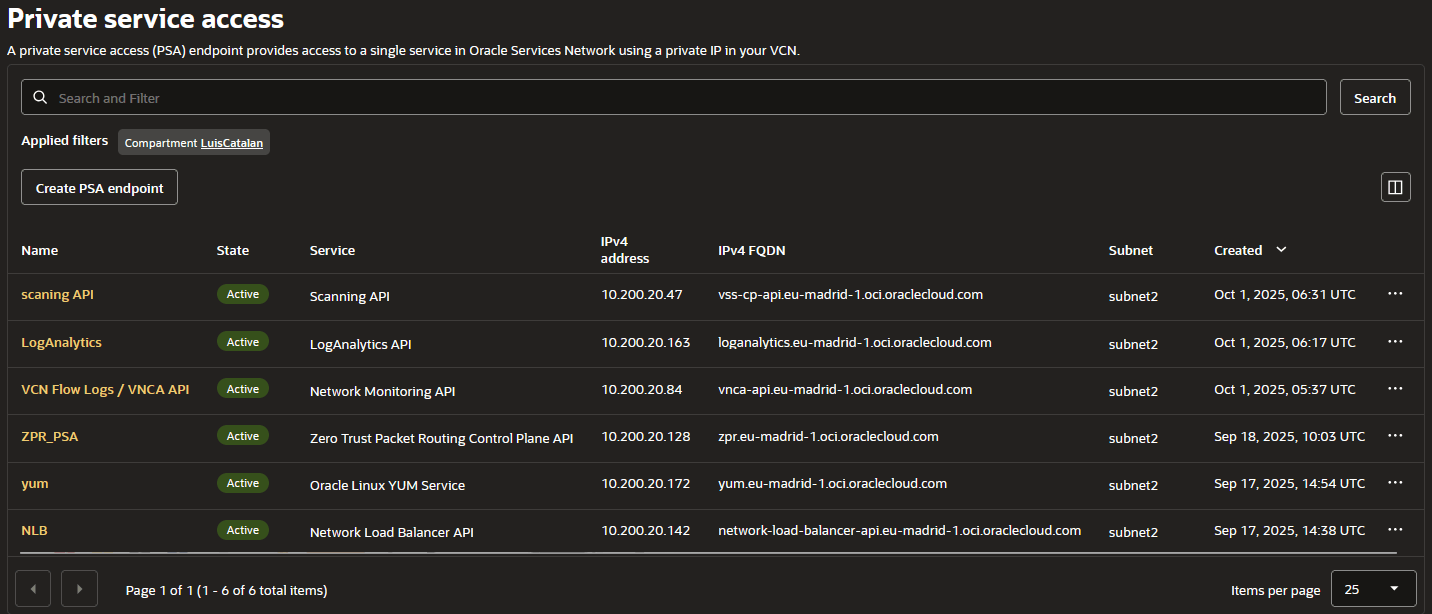

Una vez creados, los PSA se mostrarán en la siguiente lista:

A PSA se le asigna una dirección IP privada de la subred en la que se creó. Esta IP privada se puede asignar automáticamente o seleccionar manualmente de la subred, y en la consola se muestra como 'IPv4 address'. El PSA también tiene un FQDN asociado (nombre de dominio) para el servicio privado, que se muestra en la consola como 'IPv4 FQDN', que se asigna a la misma IP privada.

Tarea 5: Prueba del punto final de PSA

Ahora tenemos que probar el punto final del PSA. En este ejemplo, probaremos el servidor YUM y la API del plano de control de enrutamiento de Zero Trust Packer.

1.- Primero, conéctese al servidor de salto a través de SSH.

2.- Desde el servidor jump, utilice SSH en la instancia privada de PSA.

Nota: Esta instancia no tiene acceso a Internet y no está conectada a un gateway de servicio ni a un gateway de NAT".

[opc@jumpserver ~]\$ ssh -i private_OCI_v2_ssh.prv 10.200.20.67

[opc@privateinstace-psa-test ~]\$Como comprobación previa, vamos a probar si el FQDN IPv4 apunta realmente a su IP privada

dig +short yum.eu-madrid-1.oci.oraclecloud.com

10.200.20.172Si ve una IP pública en lugar de una IP privada, se produjo un error. Para obtener más información sobre IPv4, IPv4

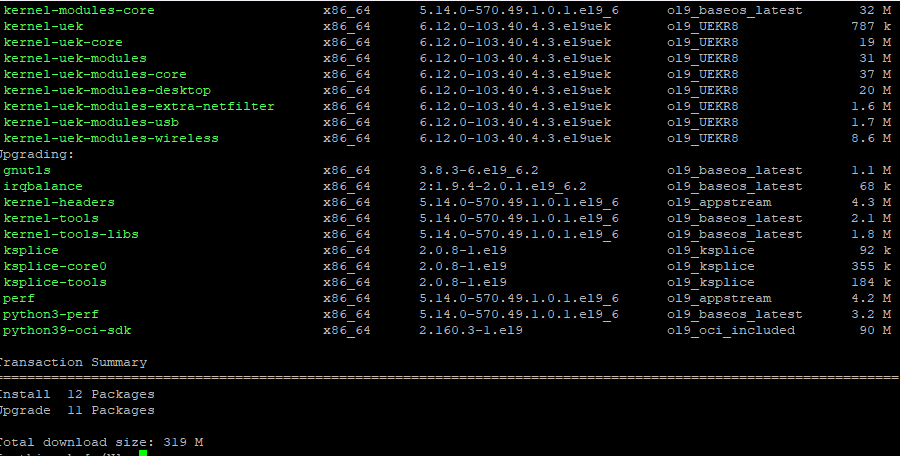

Ahora, llame a la actualización de yum

El servicio Yum está pasando por su punto final privado de PSA 'yum.eu-madrid-1.oci.oraclecloud.com' en 10.200.20.172 !!

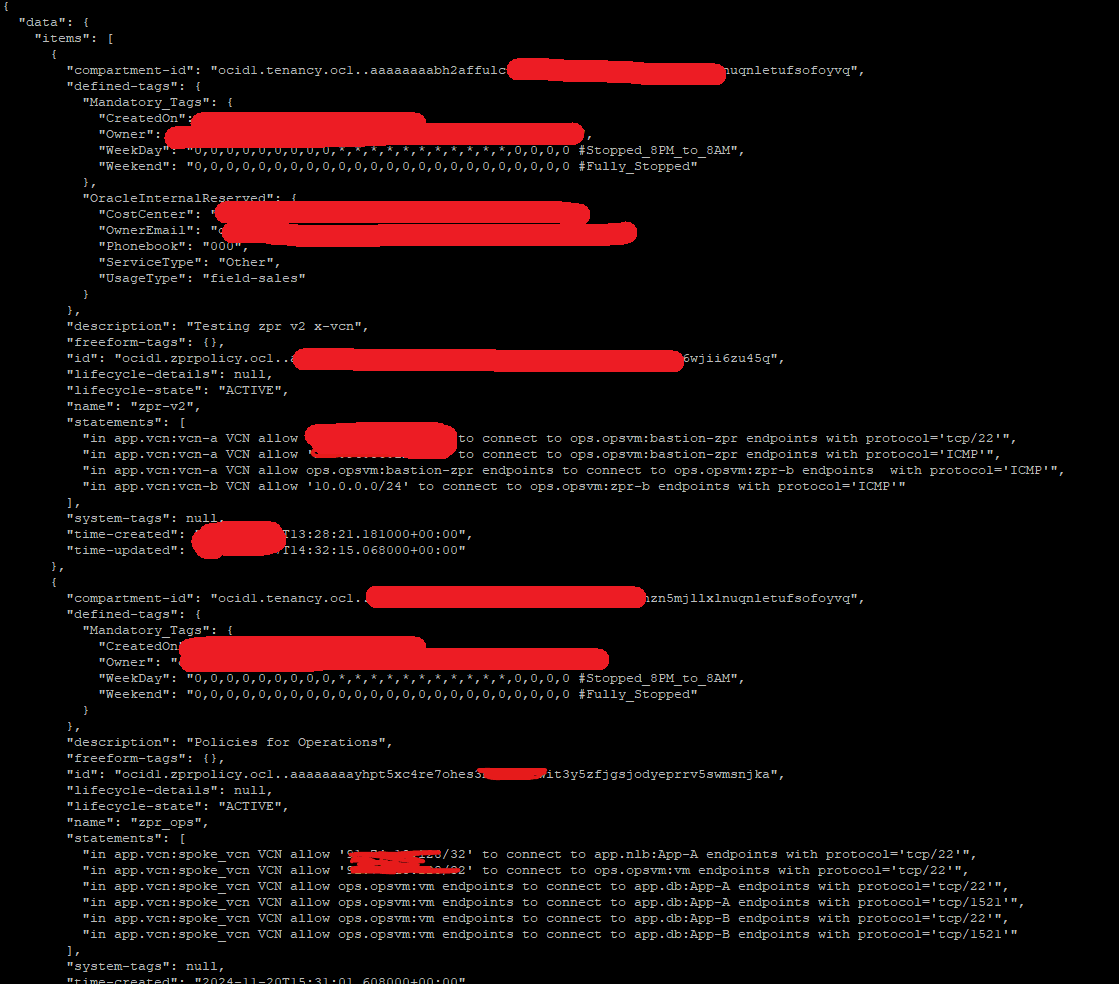

Ahora el ZPR:

dig +short zpr.eu-madrid-1.oci.oraclecloud.com

10.200.20.128Ahora, permite mostrar el número de políticas de ZPR en un arrendamiento determinado

oci zpr zpr-policy list --compartment-id ocid1.tenancy.oc1..aaaaaaaabh2affulc4dt4tqs7lbojyhqi6hzXXXXXX --region eu-madrid-1

Conclusión

En este tutorial, ha aprendido cómo el acceso al servicio privado (PSA) permite que las cargas de trabajo de subredes privadas accedan de forma segura a los servicios públicos de Oracle Cloud Infrastructure sin necesidad de conectividad a Internet o al gateway de servicios. Hemos analizado la configuración de un punto final de PSA, el rol del DNS privado de la VCN en la asignación de FQDN de servicio a IP privadas y cómo acceder a la instancia privada a través de un servidor Jump.

PSA es importante porque le da un mayor control y flexibilidad sobre qué servicios están expuestos a través de puntos finales privados. En lugar de abrir un amplio acceso, puedes definir exactamente a qué servicios públicos de OCI se puede acceder, lo que hace que tu arquitectura sea más segura y granular en términos de control de acceso.

Al completar los pasos de configuración y verificación, ha visto cómo PSA proporciona una forma sencilla pero potente de mejorar la seguridad al tiempo que mantiene el tráfico completamente dentro de su VCN. Con estas bases en su lugar, ahora puede integrar PSA en escenarios más complejos.

Enlaces relacionados

Acuses de recibo

- Autores - Luis Catalán Hernández (cinturón negro de redes de infraestructura en la nube), Cristian Sarafoleanu (cinturón negro de redes de infraestructura en la nube)

Más recursos de aprendizaje

Explore otros laboratorios en docs.oracle.com/learn o acceda a más contenido de aprendizaje gratuito en el canal YouTube de Oracle Learning. Además, visite education.oracle.com/learning-explorer para convertirse en un explorador de Oracle Learning.

Para obtener documentación sobre el producto, visite Oracle Help Center.

Configure Private Service Access (PSA) in Oracle Cloud Infrastructure to Securely Access Oracle Services from Your VCN

G51467-01