Comprender la integración

Una vez finalizada la integración, el flujo de autenticación para las aplicaciones locales que utilizan Oracle Access Management (OAM) sigue siendo el mismo. Para las aplicaciones en la nube, el flujo de autenticación cambia de un solo flujo de Oracle Identity Cloud Service a uno mediante una afirmación SAML de OAM.

La configuración de OAM para que actúe como proveedor de identidad (IdP) para Oracle Identity Cloud Service no afecta a cómo acceden los usuarios a las aplicaciones locales. Los usuarios que acceden a una aplicación local protegida por OAM se enfrentan al esquema de autenticación adecuado, como una conexión de formulario. OAM valida las credenciales de usuario, genera la sesión de usuario y permite el acceso a la aplicación local.

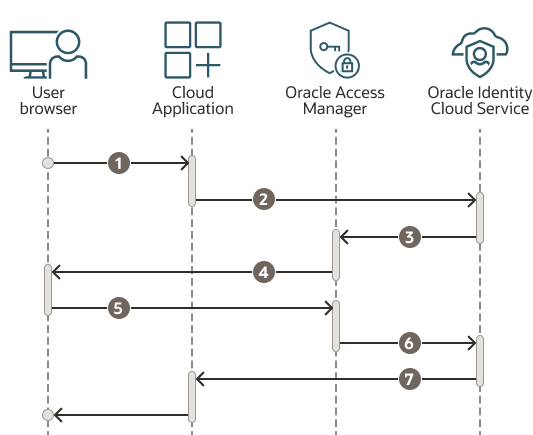

En el siguiente diagrama se explica el flujo de autenticación de SAML 2.0 para las aplicaciones en la nube al utilizar OAM como IdP para Oracle Identity Cloud Service.

Figura: flujo de autenticación de SAML 2.0

Descripción de "Figura: Flujo de Autenticación de SAML 2.0"

- El usuario solicita acceso a una aplicación en la nube.

- La aplicación en la nube redirige el explorador de usuario a Oracle Identity Cloud Service para la autenticación.

- Oracle Identity Cloud Service redirige el explorador de usuario a OAM como proveedor de identidad (IdP) para la autenticación.

- OAM presenta su página de conexión al usuario.

- El usuario envía las credenciales a OAM.

- Una vez que el usuario se autentica correctamente en OAM, el explorador se redirige a Oracle Identity Cloud Service con un token SAML válido.

- Oracle Identity Cloud Service consume el token SAML, crea una sesión de usuario y, a continuación, redirige el explorador a la aplicación en la nube.

- La aplicación en la nube crea su propia sesión de usuario y, a continuación, presenta la página de inicio al usuario.

Validar los requisitos previos

Valide los siguientes requisitos antes de integrar Oracle Access Management (OAM) y Oracle Identity Cloud Service.

- Confirme que los usuarios están sincronizados entre el almacén de identidades de OAM y Oracle Identity Cloud Service.

La integración IdP requiere que existan entradas de usuario con el mismo atributo único tanto en el almacén de identidades de OAM como en Oracle Identity Cloud Service. Un atributo único de uso común es la dirección de correo electrónico. Oracle Identity Cloud Service ofrece mecanismos que sincronizan de forma continua y automática a los usuarios.

Tiene las siguientes opciones disponibles para sincronizar usuarios entre el almacén de identidades de OAM existente y Oracle Identity Cloud Service:- API de REST

- CSV, archivo

- Conector OIM

- Puente de identidades

Por ejemplo, con Oracle Unified Directory (OUD) para el almacén de identidades de OAM, puede comprobar las entradas de usuario de forma muy sencilla. Para comprobar la dirección de correo electrónico de un usuario individual en OUD, puede utilizar ldapsearch. Para recuperar un usuario en OUD, inicie un terminal y ejecute el comando ldapsearch de la siguiente manera, sustituyendo los atributos y valores según su entorno:

ldapsearch -h oudhost -p 1389 -D "cn=Directory Manager" -s sub -b "dc=example,dc=com" "uid=csaladna" dn mailLa salida del comando devolverá el DN de usuario y el correo electrónico de la siguiente manera:

dn: uid=csaladna,ou=People,dc=example,dc=com mail: csaladna@example.comRegistre el correo electrónico devuelto de OUD (por ejemplo: csaladna@example.com):

- Acceda a la consola de Oracle Identity Cloud Service, amplíe Cajón de navegación y haga clic en Usuarios.

- Busque y confirme que existe un usuario con el correo electrónico de OUD.

- Si los usuarios no están en el directorio de usuario de OAM y en Oracle Identity Cloud Service con atributos únicos coincidentes, no puede continuar.

Primero debe asegurarse de que todos los usuarios que utilizarán el servicio IdP de OAM tengan atributos únicos coincidentes en ambos directorios.

- Verifique que la Identity Federation de OAM esté activada.

- Inicie sesión en la consola de OAM y vaya a Configuración > Servicios disponibles.

- Confirme que la Federación de identidades está activada. (Habilítelo si está deshabilitado).