Conecte Oracle Data Safe a bases de datos de Oracle en entornos de nube híbrida y multinube

Oracle Data Safe ofrece servicios de seguridad esenciales para Oracle Autonomous Database y bases de datos que se ejecutan en OCI. Data Safe también admite despliegues de bases de datos locales, Oracle Exadata Cloud@Customer y bases de datos multinube de Oracle. Todos los clientes de Oracle Database pueden reducir el riesgo de una violación de datos y simplificar la conformidad mediante Data Safe para evaluar la configuración y el riesgo del usuario, supervisar y auditar la actividad del usuario, así como detectar, clasificar y enmascarar datos confidenciales.

Las leyes de cumplimiento, como el Reglamento General de Protección de Datos (RGPD) de la Unión Europea (UE) y la Ley de Privacidad del Consumidor de California (CCPA), requieren que las empresas protejan la privacidad de sus clientes. Oracle Data Safe le ayuda a comprender la confidencialidad de la información, evaluar riesgos para la información, enmascarar datos confidenciales, implantar y supervisar controles del usuario, evaluar su seguridad, supervisar su actividad y satisfacer los requisitos del cumplimiento de la seguridad de la información.

- Parámetros de seguridad

- Controles de seguridad en uso

- Roles y privilegios de usuario

- Center for Internet Security (CIS): disponible para Oracle Database 12.2 y versiones posteriores.

- Security Technical Implementation Guide (STIG): disponible para Oracle Database 21c y versiones posteriores.

- Reglamento General de Protección de Datos de la Unión Europea (RGPD)

- PCI-DSS: el estándar para la protección de datos de la industria de la tarjeta de pago.

- HIPPA - Ley para la portabilidad y responsabilidad del seguro de salud

Arquitectura

- Data Safe se conecta a implementaciones de bases de datos multinube en entornos en la nube que no son de Microsoft Azure

- Data Safe se conecta a bases de datos en Microsoft Azure mediante Database Service (ODSA)

- Marco bien diseñado para Oracle Cloud Infrastructure

- Despliegue de una zona de llegada segura que cumpla con la referencia de CIS Foundations para Oracle Cloud

- Zonas de llegada de OCI compatibles con CIS (repositorio GitHub)

Note:

Consulte "Explorar más", a continuación, para acceder a estos recursos.Data Safe se conecta a bases de datos en un entorno multinube

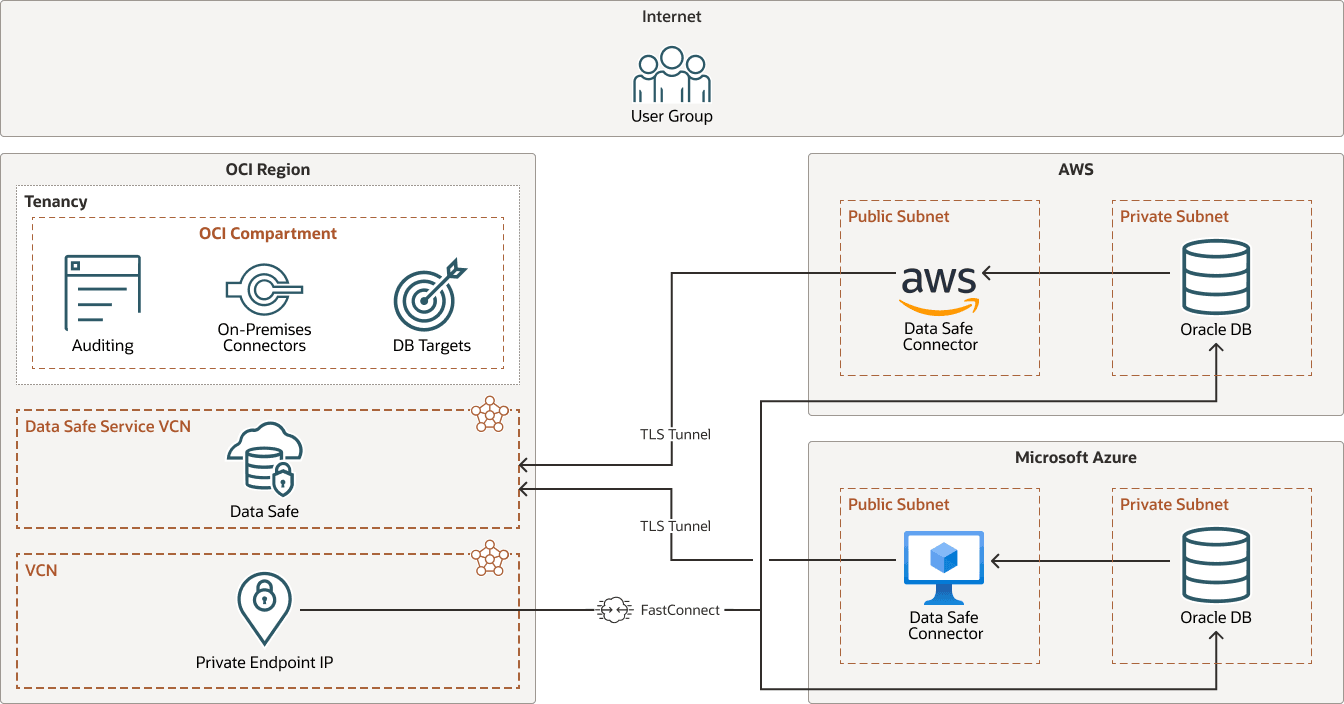

Cuando las bases de datos Oracle se despliegan en un entorno multinube, se pueden ver como bases de datos desplegadas localmente. Se puede utilizar el punto final privado o el conector local. El siguiente diagrama muestra las opciones de conexión para las bases de datos desplegadas, por ejemplo, en AWS y/o Microsoft Azure. Cualquier proveedor en la nube que pueda alojar bases de datos Oracle se puede utilizar en esta configuración. Al conectarse a las bases de datos desplegadas en un proveedor de nube mediante un punto final privado o el conector local de Data Safe permite a Data Safe inspeccionar las bases de datos.

Descripción de la ilustración datasafe-multi-odsa-01.png

datasafe-multi-odsa-01-oracle.zip

Data Safe se conecta a bases de datos en Microsoft Azure mediante Database Service (ODSA)

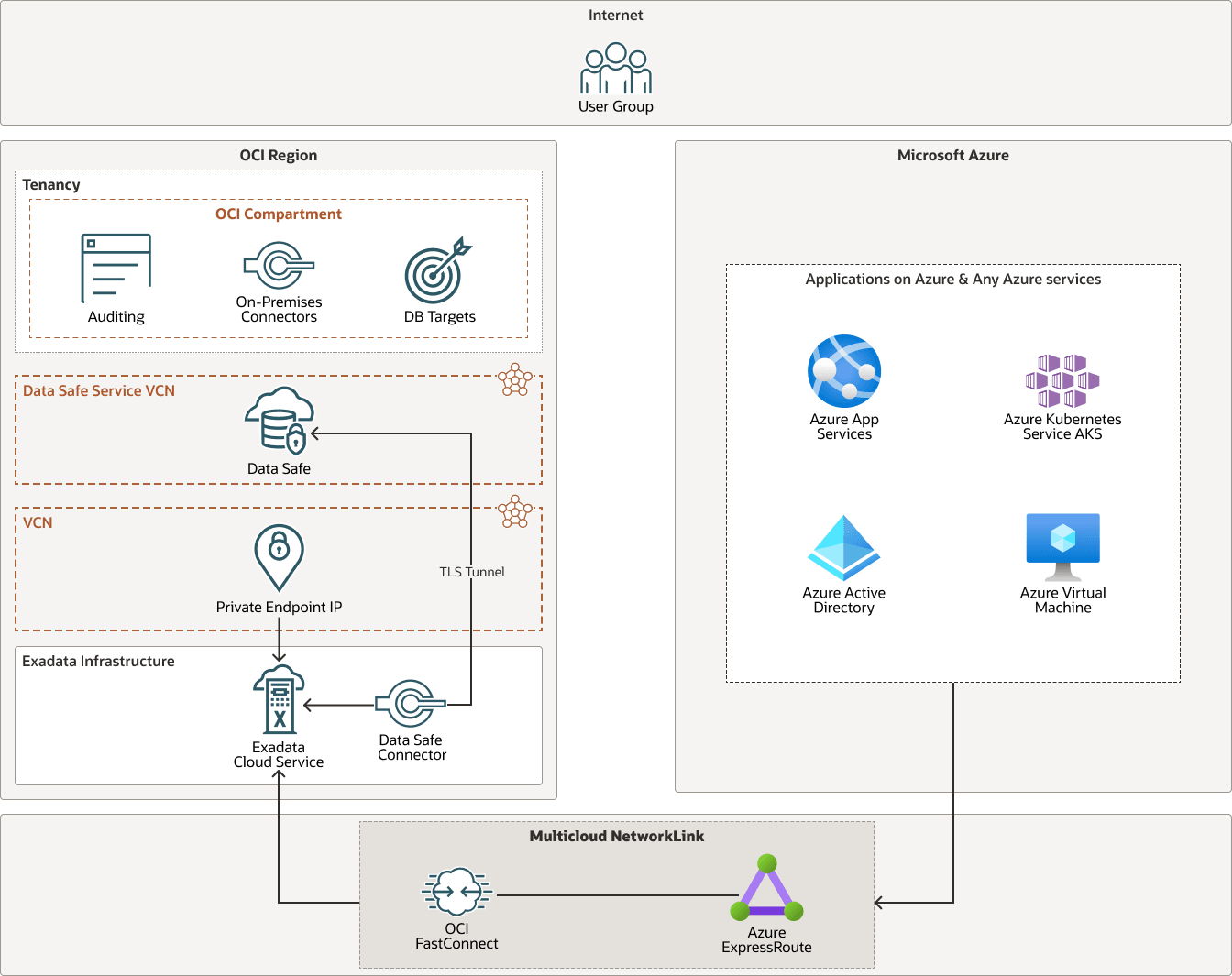

La conexión de Data Safe a las bases de datos que forman parte de Oracle Database Service for Azure (ODSA) es la misma que para otras bases de datos basadas en OCI. Sin embargo, hay algunos detalles que debe tener en cuenta al utilizar el servicio ODSA. El siguiente diagrama ilustra la arquitectura de ODSA:

Descripción de la ilustración datasafe-multi-odsa-02.png

datasafe-multi-odsa-02-oracle.zip

Debido a que las bases de datos están configuradas en un compartimento de ODSA independiente, puede que sea necesario realizar algunos ajustes en las políticas para proporcionar acceso a estos recursos.

Con Oracle Database Service for Microsoft Azure (ODSA), los recursos de base de datos residen en un arrendamiento de OCI que está enlazado a una cuenta de Microsoft Azure. En OCI, las bases de datos y los recursos de infraestructura se mantienen en un compartimento de ODSA. Este compartimento se crea automáticamente para los recursos de ODSA durante el proceso de registro. El ODSA Multicloud NetworkLink (consulte el diagrama) y el enlace de cuentas también se configurarán durante el proceso de registro.

Uno de los requisitos para ODSA es que su arrendamiento debe soportar dominios de identidad. Además, se debe comprobar la disponibilidad regional. Los recursos de base de datos de ODSA se deben aprovisionar en estas regiones.

Consulte Modelo de servicio multinube, al que se puede acceder desde el tema Explorar más, a continuación, para obtener información adicional sobre ODSA.

- Tenancy

Un arrendamiento es una partición segura y aislada que Oracle configura en Oracle Cloud cuando se registra en OCI. Puede crear, organizar y administrar sus recursos en Oracle Cloud dentro de su arrendamiento. Un arrendamiento es sinónimo de una compañía u organización. Normalmente, una compañía tendrá un único arrendamiento y reflejará su estructura organizativa dentro de ese arrendamiento. Un único arrendamiento suele estar asociado a una única suscripción y una única suscripción suele tener un solo arrendamiento.

- Región

Una región de Oracle Cloud Infrastructure es un área geográfica localizada que contiene uno o más centros a los que se denomina dominios de disponibilidad. Las regiones son independientes de otras regiones y pueden haber grandes distancias que las separan (entre países o incluso continentes).

- Compartimento

Los compartimentos son particiones lógicas entre regiones dentro de un arrendamiento de Oracle Cloud Infrastructure. Utilice compartimentos para organizar sus recursos en Oracle Cloud, controlar el acceso a los recursos y definir cuotas de uso. Para controlar el acceso a los recursos de un compartimento determinado, debe definir políticas que especifiquen quién puede acceder a los recursos y qué acciones pueden realizar..

- Dominios de disponibilidad

Los dominios de disponibilidad son centros de datos independientes dentro de una región. Los recursos físicos de cada dominio de disponibilidad están aislados de los recursos de los otros dominios de disponibilidad, lo que proporciona tolerancia a fallos. Los dominios de disponibilidad no comparten infraestructura, como la alimentación o la refrigeración, ni la red interna del dominio de disponibilidad. Por lo tanto, es poco probable que un fallo en uno de los dominios de disponibilidad afecte a los otros dominios de disponibilidad de la región.

- Dominios de errores

Un dominio de errores es una agrupación de hardware e infraestructura dentro de un dominio de disponibilidad. Cada dominio de disponibilidad tiene tres dominios de errores con hardware y energía independientes. Al distribuir recursos entre varios dominios de errores, las aplicaciones pueden tolerar fallos físicos en el servidor, mantenimiento del sistema y fallos de energía en un dominio de errores.

- Red virtual en la nube (VCN) y subredes

Una VCN es una red personalizable definida por software que se configura en una región de Oracle Cloud Infrastructure. Al igual que las redes de los centros de datos tradicionales, las redes virtuales le proporcionan un control completo de su entorno de red. Una VCN puede tener varios bloques de CIDR no superpuestos que puede cambiar después de crear la VCN. Puede segmentar una VCN en subredes, las cuales se pueden acotar a una región o a un dominio de disponibilidad. Cada subred está formada por un rango contiguo de direcciones que no se solapan con las demás subredes de la VCN. Puede cambiar el tamaño de una subred después de la creación. Una subred puede ser pública o privada.

- Equilibrador de carga

El servicio Oracle Cloud Infrastructure Load Balancing proporciona la distribución automatizada de tráfico desde un único punto en el backend a varios servidores. El equilibrador de carga proporciona acceso a diferentes aplicaciones.

- Gateway de servicio

El gateway de servicios proporciona acceso desde una VCN a otros servicios, como Oracle Cloud Infrastructure Object Storage. El tráfico desde la VCN al servicio Oracle recorre el tejido de red de Oracle y no internet.

- Cloud Guard

Puede utilizar Oracle Cloud Guard para controlar y mantener la seguridad de los recursos en Oracle Cloud Infrastructure. Cloud Guard utiliza recetas de detector que puede definir para examinar los recursos en busca de puntos débiles de seguridad y para supervisar operadores y usuarios en busca de actividades riesgosas; por ejemplo, Cloud Guard puede notificarle cuando tenga una base de datos en su arrendamiento que no esté registrada con Data Safe. Cuando se detecta una configuración incorrecta o una actividad no segura, Cloud Guard recomienda acciones correctivas y ayuda a realizar esas acciones, en función de las recetas de responsable de respuesta que pueda configurar.

- FastConnect

FastConnect de Oracle Cloud Infrastructure proporciona una forma sencilla de crear una conexión privada y exclusiva entre el centro de datos y Oracle Cloud Infrastructure. FastConnect proporciona opciones de mayor ancho de banda y una experiencia de red más fiable en comparación con las conexiones basadas en Internet; por ejemplo, Cloud Guard puede notificarle si tiene una base de datos en su arrendamiento que no está registrada con Data Safe.

- Autonomous Transaction Processing Autonomous Transaction Processing ofrece un servicio de base de datos autogestionado, autoprotegido y autorreparable que se puede escalar al instante para satisfacer las demandas de una variedad de aplicaciones: procesamiento de transacciones esenciales, transacciones y análisis mixtos, IoT, documentos JSON, etc. Al crear Autonomous Database, puede desplegarla en uno de los tres tipos de infraestructura de Exadata:

- Compartida; una elección sencilla y elástica. Oracle opera de manera autónoma todos los aspectos del ciclo de vida de la base de datos, desde la ubicación de la base de datos hasta la realización de copias de seguridad y las actualizaciones.

- Dedicada en la nube pública; una nube privada en la elección del cloud público. Un servicio informático, de almacenamiento, de red y de base de Datos completamente dedicado para un solo inquilino, que proporciona los máximos niveles de aislamiento y gobernanza de seguridad.

- Dedicado en Cloud@Customer; Autonomous Database en infraestructura dedicada que se ejecuta en el sistema Exadata Database Machine de tu centro de datos, junto con la configuración de red que lo conecta a Oracle Cloud.

- Sistema de base de datos de Exadata

Exadata Cloud Service le permite aprovechar la potencia de Exadata en la nube. Puede aprovisionar sistemas X8M flexibles que le permitan agregar servidores de cálculo y servidores de almacenamiento de base de datos al sistema a medida que aumenten sus necesidades. Los sistemas X8M ofrecen una red RDMA (sobre Ethernet convergente) RoCE para paneles de memoria persistente (PMEM) de gran ancho, baja latencia y memoria persistente (PMEM), así como software de la Exadata inteligente. Puede aprovisionar sistemas X8M o X9M mediante una unidad que sea equivalente a un sistema X8 de cuarto de rack y, a continuación, agregar servidores de base de datos y almacenamiento en cualquier momento después del aprovisionamiento.

Recomendaciones

- Seguridad

Utilice Oracle Cloud Guard para controlar y mantener la seguridad de sus recursos en Oracle Cloud Infrastructure de forma proactiva. Cloud Guard utiliza recetas de detector que puede definir para examinar los recursos en busca de puntos débiles de seguridad y para supervisar operadores y usuarios para detectar actividades riesgosas. Cuando se detecta una configuración incorrecta o una actividad no segura, Cloud Guard recomienda acciones correctivas y ayuda a realizar esas acciones, en función de las recetas de responsable de respuesta que pueda definir.

Para los recursos que requieren la máxima seguridad, Oracle recomienda utilizar zonas de seguridad. Una zona de seguridad es un compartimento asociado a una receta de políticas de seguridad definida por Oracle que se basa en las mejores prácticas. Por ejemplo, no se puede acceder a los recursos de una zona de seguridad desde la red pública de Internet y se deben cifrar con claves gestionadas por los clientes. Al crear y actualizar recursos en una zona de seguridad, Oracle Cloud Infrastructure valida las operaciones contra las políticas de la receta del área de seguridad y deniega las operaciones que violan cualquiera de las políticas.

- Cloud Guard

Clone y personalice las recetas por defecto proporcionadas por Oracle para crear recetas personalizadas de detector y responsable de respuesta. Estas recetas le permiten especificar qué tipo de violaciones de seguridad generan una advertencia y qué acciones se pueden realizar en ellas. Por ejemplo, puede que desee detectar cubos de Object Storage que tengan visibilidad definida como pública.

Aplique Cloud Guard en el nivel de arrendamiento para cubrir el ámbito más amplio y reducir la carga administrativa del mantenimiento de varias configuraciones.

También puede utilizar la función Managed List para aplicar determinadas configuraciones a los detectores.

- Grupos de seguridad de red (NSG)

Puede utilizar los NSG para definir un juego de reglas de entrada y salida que se aplican a VNIC específicas. Recomendamos utilizar NSG en lugar de listas de seguridad, ya que los NSG permiten separar la arquitectura de subred de la VCN de los requisitos de seguridad de la aplicación.

- Ancho de banda de equilibrador de carga

Al crear el equilibrador de carga, puede seleccionar una unidad predefinida que proporcione un ancho de banda fijo o especificar una unidad personalizada (flexible) en la que definir un rango de ancho de banda y permitir que el servicio escale el ancho de banda automáticamente en función de los patrones de tráfico. Con cualquiera de los dos enfoques, puede cambiar la unidad en cualquier momento después de crear el equilibrador de carga.

Explorar más

Obtén más información sobre cómo conectar Oracle Data Safe con bases de datos Oracle que se ejecutan en entornos de nube híbrida y multinube.

Revise estos recursos adicionales:

- Marco bien diseñado para Oracle Cloud Infrastructure

- ¿Qué es la multinube?

- Registro de una instancia de Oracle Database en una instancia informática

- Despliegue de una zona de llegada segura que cumpla con la referencia de Fundamentos de CIS para Oracle Cloud

- Implantación de Oracle Data Safe para sus bases de datos locales y desplegadas en OCI

- Modelo del servicio Multicloud

- OCI-landing-zones / terraform-OCI-core-landingzone (zona de llegada principal de OCI) en GitHub.

- oci-landing-zones / oci-landing-zone-operating-entities (Zona de llegada de entidades operativas) en GitHub