Descubra cómo proteger su red de telecomunicaciones

La tecnología 5G está diseñada para conectar prácticamente todos y todo junto con máquinas, objetos y dispositivos. La tecnología 5G está diseñada para ofrecer mayores velocidades de datos de pico multi-Gbps, latencia ultra baja, fiabilidad mejorada, capacidad de red masiva, mayor disponibilidad y una experiencia de usuario más uniforme. Un mayor rendimiento y una eficiencia mejorada del 5G permiten ofrecer nuevas experiencias de usuario y conectar nuevos sectores.

En el rápido avance del mundo de la comunicación en tiempo real, las organizaciones ya no dependen de las llamadas de voz como su principal forma de comunicación. Existen muchos componentes para el ecosistema de comunicaciones y colaboración unificadas (UCC) actual, como videoconferencias, uso compartido de escritorios, mensajería instantánea, gestión de presencia y colaboración en equipo. Todos estos elementos que trabajan juntos sin errores requieren un protocolo de señalización, denominado Protocolo de Iniciación de Sesión (SIP). SIP inicia y termina una sesión de comunicación, que podría ser una conferencia de video entre un equipo, o una llamada entre dos personas. Para ello, envía mensajes en forma de paquetes de datos entre dos o más puntos finales de IP o direcciones SIP. SIP identifica la presencia de las otras partes, establece la conexión y la cierra cuando finaliza la sesión, pero no tiene control sobre lo que ocurre durante la conexión.

Aunque esta es una parte poderosa e integral de las comunicaciones en tiempo real, hay desafíos que incluyen la implementación entre varios proveedores y cuestiones de seguridad relacionadas con el movimiento de datos a través de Internet, y aquí es donde entran los controladores de fronteras de sesión.

Un controlador de límite de sesión es un dispositivo de uso especial (hardware o software definido) que protege y regula los flujos de comunicaciones IP. Los controladores de límite de sesión se despliegan en los bordes de la red para controlar las sesiones de comunicaciones IP, lo que ayuda a los proveedores de servicios a ofrecer comunicaciones de confianza, de nivel de operador y en tiempo real, como VoLTE, VoIP, videoconferencia y llamada, presencia, IM e IPTV, junto con las siguientes funcionalidades principales:

- Seguridad

Proteja contra ataques de denegación de servicio (DoS) y DoS distribuido (DDoS), proteja contra el fraude de peaje y el robo de servicios, y proporcione cifrado de medios y señalización para garantizar la confidencialidad y proteger contra la suplantación o la enmascaramiento.

- Interoperabilidad de varios proveedores

Normalizar las cabeceras y los mensajes del flujo de señalización SIP (Session Initiation Protocol) para mitigar las incompatibilidades de varios proveedores.

- Interacción con protocolos

Permite el trabajo intercalado entre diversos protocolos o varios códecs.

- Calidad de servicio (QoS)

Aplique políticas de control de admisión de llamadas (CAC), marcas de tipo de servicio (ToS) o límites de velocidad para garantizar la calidad del servicio.

- Enrutamiento de sesión

Enrute las sesiones en las interfaces de red para garantizar una alta disponibilidad o activar el enrutamiento de menor costo (LCR).

Con tantas funciones de red básicas, los SBC se convierten en una función de red fundamental para cualquier proveedor de servicios de telecomunicaciones y sus facilitadores y consumidores.

Arquitectura

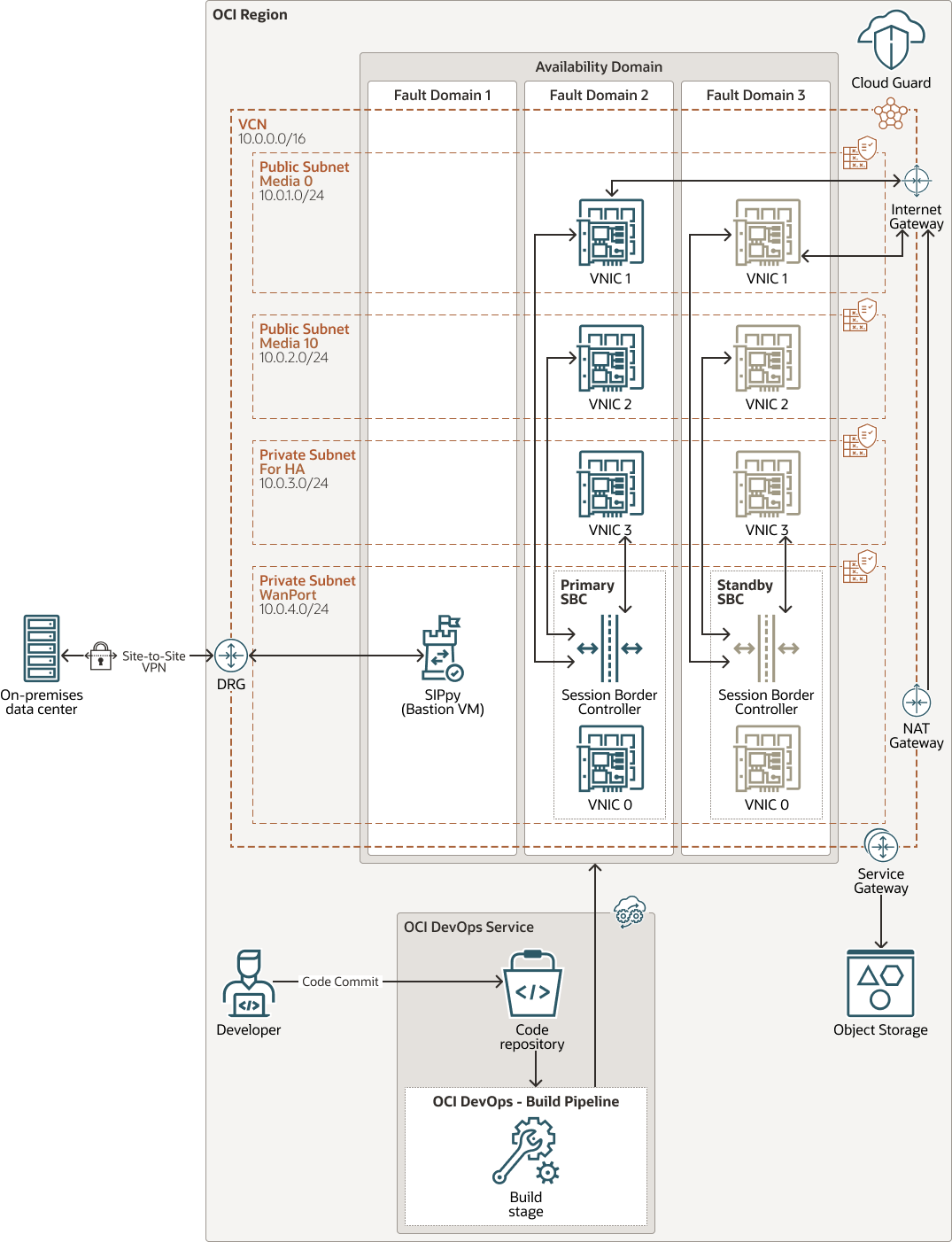

Esta arquitectura muestra un par activo-en espera de instancias de Oracle Communications Session Border Controller que se despliegan en diferentes dominios de errores en un solo dominio de disponibilidad en una región de Oracle Cloud Infrastructure (OCI).

Descripción de la ilustración session-border-controller-oci.png

session-border-controller-oci-oracle.zip

Esta arquitectura admite los siguientes componentes:

- Región

Una región de Oracle Cloud Infrastructure es un área geográfica localizada que contiene uno o más centros de datos, denominados dominios de disponibilidad. Las regiones son independientes de otras regiones y las grandes distancias pueden separarse (entre países e incluso continentes).

- Dominio de disponibilidad

Los dominios de disponibilidad son centros de datos independientes dentro de una región. Los recursos físicos de cada dominio de disponibilidad están aislados de los recursos de los otros dominios de disponibilidad, lo que proporciona tolerancia a fallos. Los dominios de disponibilidad no comparten infraestructura tal como la alimentación, la refrigeración o la red interna del dominio de disponibilidad. Por tanto, es poco probable que un fallo en un dominio de disponibilidad afecte a los otros dominios de disponibilidad de la región.

- Dominio de errores

Un dominio de errores es una agrupación de hardware e infraestructura dentro de un dominio de disponibilidad. Cada dominio de disponibilidad tiene tres dominios de errores con hardware y potencia independientes. Cuando distribuye recursos entre varios dominios de errores, sus aplicaciones pueden tolerar fallos en el servidor físico, el mantenimiento del sistema y los fallos de alimentación dentro de un dominio de errores.

- Red virtual en la nube (VCN) y subred

Una VCN es una red personalizable definida por software que se configura en una región de Oracle Cloud Infrastructure. Al igual que las redes de centros de datos tradicionales, las VCN le proporcionan un control total de su entorno de red. Una VCN puede tener varios bloques CIDR no superpuestos que puede cambiar después de crear la VCN. Puede segmentar una VCN en subredes que se pueden acotar a una región o a un dominio de disponibilidad. Cada subred consta de un rango contiguo de direcciones que no se solapan con las demás subredes de VCN. Puede cambiar el tamaño de una subred después de la creación. Una subred puede ser pública o privada.

- Lista de seguridad

Para cada subred, puede crear reglas de seguridad que especifiquen el origen, el destino y el tipo de tráfico que se debe permitir dentro y fuera de la subred.

- Tabla de ruta

Las tablas de rutas virtuales contienen reglas para enrutar el tráfico desde subredes a destinos fuera de una VCN, normalmente a través de gateways.

- Gateway de internet

El gateway de Internet permite el tráfico entre las subredes públicas de una VCN y la red pública de Internet.

- Gateway de traducción de direcciones de red (NAT)

Un gateway de NAT permite que los recursos privados en una VCN accedan a los hosts en Internet, sin exponer dichos recursos a las conexiones de Internet entrantes.

- Gateway de servicio

El gateway de servicios proporciona acceso desde una VCN a otros servicios, como Oracle Cloud Infrastructure Object Storage. El tráfico desde la VCN al servicio Oracle recorre el tejido de red de Oracle y no internet.

- Gateway de enrutamiento dinámico (DRG)

El DRG es un enrutador virtual que proporciona una ruta para el tráfico de red privada entre las VCN de la misma región, entre una VCN y una red fuera de la región, como una VCN en otra región de Oracle Cloud Infrastructure, una red local o una red en otro proveedor en la nube.

- VPN de sitio a sitio

VPN de sitio a sitio proporciona conectividad VPN IPSec entre la red local y las VCN en Oracle Cloud Infrastructure. El conjunto de protocolos IPSec cifra el tráfico IP antes de transferir los paquetes del origen al destino y descifra el tráfico cuando llega.

- Controlador de límite de sesión

Oracle Communications Session Border Controller es el controlador de límite de sesión (SBC) líder en el sector para servicios de línea fija, móviles y adicionales (OTT).

Las funciones ofrecidas por Oracle Communications Session Border Controller satisfacen los requisitos esenciales con proveedores de servicios en cinco áreas principales: seguridad, interoperabilidad, fiabilidad y calidad, cumplimiento de las normativas y optimización de ingresos y costos.

- Sistema VM

El sistema de máquina virtual (máquina virtual) de Oracle Cloud Infrastructure es un "equipo informático hecho de software" que se puede utilizar para ejecutar cualquier software que se ejecutara en un equipo físico. Al igual que una máquina física, una máquina virtual tiene su propio sistema operativo, almacenamiento, redes, valores de configuración y software, y está totalmente aislada de otras máquinas virtuales que se ejecutan en ese host. Un sistema de máquina virtual proporciona capacidad informática segura y flexible en la nube para cargas de trabajo que van desde proyectos de desarrollo pequeños hasta aplicaciones globales a gran escala, como plataformas de comunicación en tiempo real. Las unidades flexibles le permiten optimizar los recursos de máquina virtual con valores de procesador y memoria personalizados para lograr una mejor relación precio-rendimiento.

- Base VM

SIPpy Bastión creada en un host de Oracle VM.

- VNIC

Una tarjeta de interfaz de red virtual (VNIC) permite que una instancia se conecte a una VCN y determina cómo se conecta la instancia con los puntos finales dentro y fuera de la VCN. Cada VNIC se encuentra en una subred de una VCN e incluye estos elementos:

- Una dirección privada primaria IPv4 de la subred en la que se encuentra la VNIC, seleccionada por usted o por Oracle.

- Direcciones IPv4 privadas secundarias opcionales de la misma subred en la que se encuentra la VNIC, seleccionadas por usted o por Oracle.

- Una dirección pública IPv4 opcional para cada IP privada, seleccionada por Oracle, pero asignada por usted según considere.

- Un nombre de host opcional para DNS para cada dirección IP privada.

- Una dirección MAC.

- Una etiqueta VLAN asignada por Oracle y disponible cuando se completa la asociación de la VNIC a la instancia (aplicable solo en el caso de instancias con hardware dedicado).

- Indicador para activar o desactivar la comprobación de origen/ destino en el tráfico de red de la VNIC.

- Ser miembro opcional de uno o más grupos de seguridad de red (NSG) de su elección. Los NSG tienen reglas de seguridad que se aplican solamente a las VNIC de ese NSG.

- Direcciones IPv6 opcionales. Las direcciones IPv6 están soportadas para todas las regiones comercial y gubernamental.

- OCI DevOps

Oracle Cloud Infrastructure (OCI) DevOps es un servicio de integración/entrega continua (CI/CD) que automatiza la entrega y el despliegue del software a las plataformas informáticas de OCI para que los desarrolladores simplifiquen y automatizen su ciclo de vida de desarrollo de software.

- Object Storage

El almacenamiento de objetos proporciona acceso rápido a grandes cantidades de datos estructurados y no estructurados de cualquier tipo de contenido, incluidas copias de seguridad de bases de datos, datos analíticos y contenido enriquecido, como imágenes y vídeos. Puede almacenar datos de forma segura y, a continuación, recuperarlos directamente desde Internet o desde la plataforma en la nube. Puede ampliar el almacenamiento sin problemas sin experimentar ninguna degradación del rendimiento o la fiabilidad del servicio. Utilice el almacenamiento estándar para el almacenamiento "en caliente" al que necesita acceder de forma rápida, inmediata y frecuente. Utilice el almacenamiento de archivos para el almacenamiento "en frío" que conserva durante largos períodos de tiempo y a los que rara vez se accede o que rara vez se accede.

- Cloud Guard

Puede utilizar Oracle Cloud Guard para controlar y mantener la seguridad de los recursos en Oracle Cloud Infrastructure. Cloud Guard utiliza recetas de detector que puede definir para examinar los recursos en busca de debilidades de seguridad y para supervisar a operadores y usuarios en busca de actividades de riesgo. Cuando se detecta una configuración incorrecta o una actividad insegura, Cloud Guard recomienda acciones correctivas y ayuda a realizar esas acciones en función de las recetas de responsable de respuesta que puede definir.