Despliegue del servicio de base de datos Exadata con Oracle Data Guard en varias regiones

Despliegue una computación segura y de alto rendimiento en varias regiones de Oracle Cloud mediante Oracle Exadata Database Service y Oracle Data Guard.

Mantener la continuidad del negocio y garantizar la resiliencia de TI es una prioridad para los líderes de TI hoy en día. En lugar de mantener entornos de recuperación de desastres replicados en centros de datos, las empresas están mirando cada vez más a la nube para evitar costos de infraestructura avanzados y la capacidad de escalar a sus necesidades.

Si una interrupción a gran escala afecta a sus aplicaciones de producción, necesita la capacidad de restaurar las cargas de trabajo rápidamente. Oracle Data Guard garantiza una alta disponibilidad, protección de datos y recuperación ante desastres para los datos empresariales. Si la base de datos de producción no está disponible debido a una interrupción planificada o no planificada, Oracle Data Guard puede cambiar cualquier base de datos en espera al rol de producción independientemente de su región, minimizando el tiempo de inactividad asociado a la interrupción.

Arquitectura

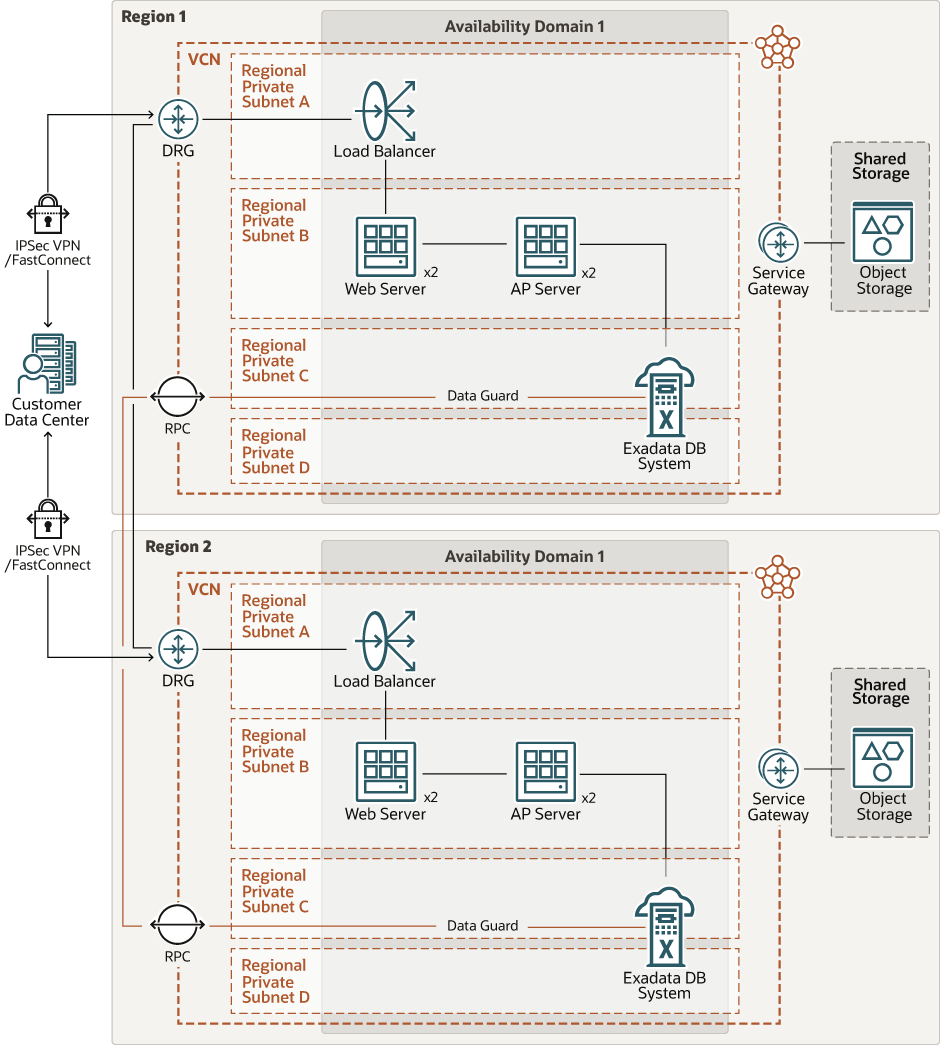

Esta arquitectura muestra un entorno informático seguro de alto rendimiento en varias regiones mediante Oracle Exadata Database Service y Data Guard.

En el siguiente diagrama, se ilustra esta arquitectura de referencia.

exadb-cg-multi-region-arch-oracle.zip

La arquitectura tiene los siguientes componentes:

- Región

Una región de Oracle Cloud Infrastructure es un área geográfica localizada que contiene uno o más centros de datos, denominados dominios de disponibilidad. Las regiones son independientes de otras regiones, y grandes distancias pueden separarlas (entre países o incluso continentes).

Todos los recursos de esta arquitectura se despliegan en una sola región.

- Dominios de disponibilidad

Los dominios de disponibilidad son centros de datos independientes e independientes dentro de una región. Los recursos físicos de cada dominio de disponibilidad están aislados de los recursos de los otros dominios de disponibilidad, lo que proporciona tolerancia a fallos. Los dominios de disponibilidad no comparten infraestructura, como energía o refrigeración, o la red de dominio de disponibilidad interna. Por lo tanto, es poco probable que un fallo en un dominio de disponibilidad afecte a los otros dominios de disponibilidad de la región.

Todos los recursos de esta arquitectura se despliegan en un único dominio de disponibilidad.

- Dominios de Fallos

Un dominio de fallo es una agrupación de hardware e infraestructura dentro de un dominio de disponibilidad. Cada dominio de disponibilidad tiene tres dominios de fallos con energía y hardware independientes. Cuando distribuye recursos en varios dominios de fallos, las aplicaciones pueden tolerar fallos físicos del servidor, mantenimiento del sistema y fallos de energía dentro de un dominio de fallos.

Para garantizar una alta disponibilidad, los recursos de capa media de esta arquitectura se distribuyen en todos los dominios de fallos del dominio de disponibilidad.

- Red virtual en la nube (VCN) y subred

VCN es una red personalizable definida por software que se ha configurado en una región de Oracle Cloud Infrastructure. Al igual que las redes tradicionales de centros de datos, las VCN le proporcionan un control completo sobre su entorno de red. VCN puede tener varios bloques CIDR no superpuestos que puede cambiar después de crear VCN. Puede segmentar un VCN en subred, que se puede asignar a una región o a un dominio de disponibilidad. Cada subred consta de un rango contiguo de direcciones que no se superponen con las otras subred de VCN. Puede cambiar el tamaño de una subred después de la creación. Una subred puede ser pública o privada.

- FastConnect

Oracle Cloud Infrastructure FastConnect proporciona una forma sencilla de crear una conexión privada dedicada entre el centro de datos y Oracle Cloud Infrastructure. FastConnect proporciona opciones de mayor ancho de banda y una experiencia de red más fiable en comparación con las conexiones basadas en Internet.

- VPN IPSec

Site-to-Site VPN provides IPSec VPN connectivity between your on-premises network and VCNs in Oracle Cloud Infrastructure. El conjunto de protocolos IPSec cifra el tráfico IP antes de transferir los paquetes del origen al destino y descifra el tráfico cuando llega.

- Equilibrador de carga

El servicio Oracle Cloud Infrastructure Load Balancing proporciona distribución automática del tráfico desde un único punto de entrada hasta varios servidores en el extremo posterior.

Esta arquitectura incluye un equilibrador de carga público.

- Listas de seguridad

Para cada subred, puede crear reglas de seguridad que especifiquen el origen, destino y tipo de tráfico que se debe permitir dentro y fuera de la subred.

- Tablas de ruta

Las tablas de rutas virtuales contienen reglas para enrutar el tráfico de subredes a destinos fuera de VCN, normalmente a través de gateways.

- Gateway de enrutamiento dinámico (DRG)

El DRG es un enrutador virtual que proporciona una ruta para el tráfico de red privada entre las redes virtuales de la misma región, entre una VCN y una red fuera de la región, como una VCN de otra región de Oracle Cloud Infrastructure, una red local o una red de otro proveedor en la nube.

VCN que se utiliza para la capa de datos de esta arquitectura tiene DRG para activar la conectividad privada al centro de datos local mediante FastConnect o VPN Connect.

- Gateway de servicio

El gateway de servicio proporciona acceso de VCN a otros servicios, como Oracle Cloud Infrastructure Object Storage. El tráfico desde VCN al servicio Oracle viaja por el tejido de red Oracle y nunca atraviesa Internet.

VCN que se utiliza para la capa de datos de esta arquitectura tiene un gateway de servicio.

- Gateway de Peering Remoto

El peering remoto permite a los recursos de las VCN comunicarse utilizando direcciones IP privadas sin enrutar el tráfico a través de Internet o a través de su red local. El peering remoto elimina la necesidad de un gateway de Internet y direcciones IP públicas para las instancias que necesitan comunicarse con otro VCN en una región diferente.

- Almacenamiento de objetos

El almacenamiento de objetos proporciona acceso rápido a grandes cantidades de datos estructurados y no estructurados de cualquier tipo de contenido, incluidas copias de seguridad de bases de datos, datos analíticos y contenido enriquecido, como imágenes y vídeos. Puede almacenar datos de forma segura y, a continuación, recuperarlos directamente desde Internet o desde la plataforma en la nube. Puede ampliar el almacenamiento sin problemas sin que se produzca ninguna degradación del rendimiento o la fiabilidad del servicio. Utilice el almacenamiento estándar para el almacenamiento "activo" al que tenga que acceder de forma rápida, inmediata y frecuente. Utilice el almacenamiento de archivos para el almacenamiento "en frío" que retiene durante largos períodos de tiempo y a los que rara vez o rara vez accede.

- Sistemas de base de datos Exadata

Oracle Exadata Database Service le permite aprovechar la potencia de Exadata en la nube. Puede aprovisionar sistemas X8M flexibles que le permitan agregar servidores de cálculo y servidores de almacenamiento de base de datos al sistema a medida que aumenten sus necesidades. Los sistemas X8M ofrecen redes RoCE (RDMA sobre Ethernet convergente) para gran ancho de banda y baja latencia, módulos de memoria persistente (PMEM) y software de Exadata inteligente. Puede aprovisionar sistemas X8M mediante una unidad equivalente a un sistema X8 de cuarto de rack y, a continuación, agregar servidores de base de datos y almacenamiento en cualquier momento después del aprovisionamiento.

- Data Guard

Oracle Data Guard proporciona un completo juego de servicios que crean, mantienen, gestionan y controlan una o más bases de datos en espera para permitir que las bases de datos Oracle de producción permanezcan disponibles sin interrupción. Oracle Data Guard mantiene estas bases de datos en espera como copias de la base de datos de producción. A continuación, si la base de datos de producción no está disponible debido a una interrupción planificada o no planificada, Oracle Data Guard puede cambiar cualquier base de datos en espera al rol de producción, minimizando el tiempo de inactividad asociado a la interrupción.

Recomendaciones

Sus requisitos pueden diferir de la arquitectura descrita aquí. Utilice las siguientes recomendaciones como punto de partida.

- VCN

Al crear un VCN, determine el número de bloques CIDR necesarios y el tamaño de cada bloque en función del número de recursos que tiene previsto asociar a subredes en VCN. Utilice bloques CIDR que estén dentro del espacio de direcciones IP privadas estándar.

Seleccione bloques CIDR que no se superpongan con ninguna otra red (en Oracle Cloud Infrastructure, el centro de datos local u otro proveedor de nube) a la que desea configurar conexiones privadas.

Después de crear VCN, puede cambiar, agregar y eliminar sus bloques CIDR.

Cuando diseñe las subredes, tenga en cuenta sus requisitos de flujo de tráfico y seguridad. Conecte todos los recursos dentro de un nivel o rol específico a la misma subred, que puede servir como límite de seguridad.

Utilice subredes regionales.

- Cloud Guard

Clonar y personalizar las recetas por defecto proporcionadas por Oracle para crear recetas personalizadas de detectores y respuestas. Estas recetas permiten especificar qué tipo de violaciones de seguridad generan una advertencia y qué acciones se pueden realizar en ellas. Por ejemplo, puede que desee detectar cubos de almacenamiento de objetos que tengan visibilidad definida en público.

Aplique Cloud Guard en el nivel de arrendamiento para cubrir el ámbito más amplio y reducir la carga administrativa de mantener varias configuraciones.

También puede utilizar la función Lista Gestionada para aplicar determinadas configuraciones a los detectores.

- Zonas de seguridad

Para los recursos que requieren la máxima seguridad, Oracle recomienda utilizar zonas de seguridad. Una zona de seguridad es un compartimento asociado a una receta definida por Oracle de políticas de seguridad que se basan en las mejores prácticas. Por ejemplo, los recursos de una zona de seguridad no deben ser accesibles desde Internet público y deben cifrarse mediante claves gestionadas por el cliente. Al crear y actualizar recursos en una zona de seguridad, Oracle Cloud Infrastructure valida las operaciones con las políticas de la receta de zona de seguridad y niega las operaciones que violen cualquiera de las políticas.

Consideraciones

Al diseñar la topología para Exadata con Data Guard en varias regiones, tenga en cuenta los siguientes factores:

- Rendimiento

Las organizaciones deben saber qué tipos de tráfico atraviesa el medio ambiente, determinar los niveles de riesgo adecuados y, a continuación, aplicar los controles de seguridad adecuados según sea necesario. Diferentes combinaciones de controles de seguridad impactan en el rendimiento. Considere la posibilidad de agregar interfaces dedicadas a los servicios de FastConnect o VPN. Por último, ejecutar pruebas de rendimiento para validar el diseño puede mantener el rendimiento y el rendimiento necesarios.

- Seguridad

Utilice políticas para restringir quién puede acceder a los recursos de Oracle Cloud Infrastructure que tiene la compañía y cómo pueden acceder a ellos.

El cifrado está activado para Oracle Cloud Infrastructure Object Storage por defecto y no se puede desactivar.

- Disponibilidad

Para obtener la mejor práctica de alta disponibilidad, evalúe qué opción de failover cumple mejor con los requisitos de su negocio y aplicación cuando su base de datos primaria o sitio principal es inaccesible o perdido debido a un desastre.