Obtenga más información sobre la infraestructura para alojar aplicaciones SaaS de un solo inquilino

Antes de Empezar

Arquitectura

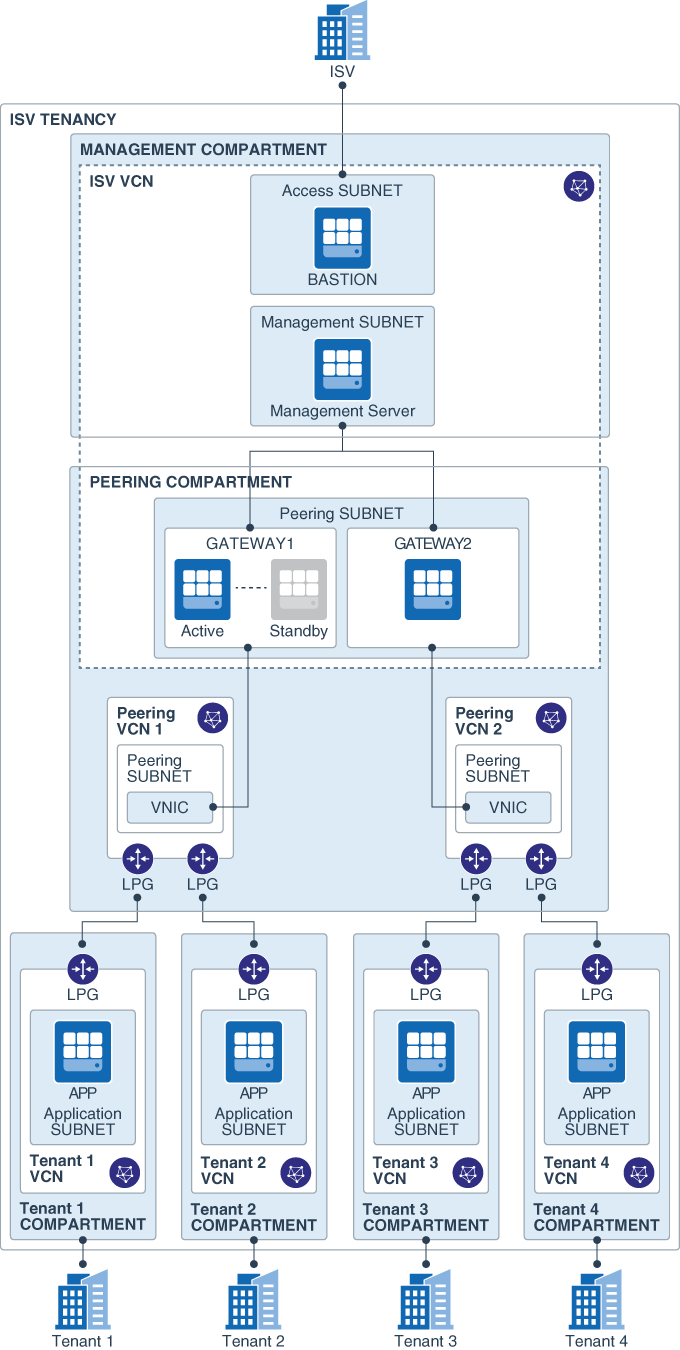

Esta arquitectura muestra la topología de red de ejemplo para la que la solución proporciona código Terraform. La topología de muestra soporta cuatro inquilinos. Todos los componentes de la topología están en una única región de un arrendamiento de Oracle Cloud Infrastructure.

La infraestructura de gestión del proveedor de SaaS y los recursos de aplicación de cada inquilino están aislados en compartimentos independientes y redes virtuales en la nube (VCN). El aislamiento de red garantiza que las aplicaciones y los datos se segregan de los otros despliegues en el arrendamiento. Los compartimentos garantizan el aislamiento lógico de los recursos y permiten el control de acceso granular.

Esta topología contiene los siguientes componentes:

- Compartimento de gestión

El compartimento de gestión es un contenedor lógico para todos los recursos específicos de iSCSI necesarios para la infraestructura común utilizada para gestionar los despliegues de aplicaciones de inquilino individuales. Contiene los siguientes recursos:

- ISV VCN

Los recursos necesarios para que el ISV de SaaS acceda y gestione sus inquilinos están asociados al ISV VCN.

- Basación

El servidor de base es una instancia informática en una subred pública de ISV VCN. El tráfico entre Internet y el servidor bastion se direcciona a través de una puerta de enlace de Internet.

Los usuarios administrativos de ISV pueden acceder a todos los recursos del arrendamiento, incluidas las direcciones privadas de los recursos en los compartimentos de inquilino, a través del host de base. Los usuarios administrativos del ISV también pueden acceder a los recursos privados en el arrendamiento mediante un túnel VPN de IPSec o un circuito de Oracle Cloud Infrastructure FastConnect.

- Servidor de Gestión

El servidor de gestión es una instancia informática en una subred privada. Se conecta a una subred privada en ISV VCN. El servidor de gestión se puede comunicar con los servidores de los compartimentos de inquilino a través de las puertas de enlace de direccionamiento.

Puede utilizar el servidor de gestión para instalar y ejecutar una aplicación de supervisión de infraestructura, como Nagios Core.

- ISV VCN

- Compartimento de intercambio de tráfico

Para la comunicación privada entre los recursos de ISV VCN y los recursos de inquilino, se necesita una relación de intercambio de tráfico local entre el ISV VCN y cada cliente VCN. Sin embargo, un dispositivo VCN puede tener hasta 10 relaciones de intercambio de tráfico locales. Para superar esta limitación de escala, la arquitectura utiliza gateways de enrutamiento que pueden conectarse a varias VCN de intercambio. Cada Exchange VCN puede tener una relación de intercambio local con hasta 10 VCN de inquilino. Por lo tanto, puede ampliar la topología agregando puertas de enlace de enrutamiento y VCN de intercambio en el compartimento de intercambio.

- Subred de intercambio de tráfico

La subred de intercambio de tráfico forma parte de ISV VCN. Todas las puertas de enlace de enrutamiento están conectadas a esta subred.

- Gateways de enrutamiento y VCN de intercambio

Cada gateway de direccionamiento es una instancia informática de Oracle Linux que direcciona el tráfico del servidor de gestión a las VCN de inquilino a través de un VCN de intercambio.

Para demostrar la alta disponibilidad (HA) del gateway de enrutamiento, se utiliza un par activo-pasivo de instancias de cálculo con una dirección IP flotante para una de las puertas de enlace de enrutamiento. Pacemaker y Corosync se instalan para garantizar el failover automático. El segundo gateway de direccionamiento es una única instancia (no de HA).

La VNIC primaria de cada instancia de gateway de direccionamiento se conecta a la subred de intercambio de tráfico en ISV VCN.

Las instancias del gateway de direccionamiento utilizan la formaVM.Standard.2.2, que soporta una VNIC secundaria. La VNIC secundaria de cada instancia de gateway de direccionamiento se asocia a una subred de un VCN de intercambio de tráfico. Cada Exchange VCN se puede conectar con un máximo de 10 VCN de inquilino. En la topología de ejemplo, cada VCN de intercambio está conectado a dos VCN de inquilino.-

Con formas más grandes de las instancias del gateway de direccionamiento, puede ampliar la topología para soportar más VCN de intercambio. Por ejemplo, si usa la forma

VM.Standard.2.4para una instancia de gateway de enrutamiento, puede conectar hasta tres VNIC secundarias a la instancia y conectar el gateway de enrutamiento a un máximo de tres VCN de intercambio. Por lo tanto, el gateway de direccionamiento puede soportar un máximo de 30 VCN de inquilino. Recuerde que el ancho de banda de red disponible de la instancia del gateway de enrutamiento es compartido por todas sus VNIC. -

El ancho de banda de red entre cada cliente VCN y el ISV VCN depende de la forma de cálculo que seleccione para la puerta de enlace de enrutamiento. El ancho de banda de la red disponible se comparte entre todas las VNIC de la instancia de la puerta de enlace. Por ejemplo, si selecciona la forma

VM.Standard2.4para la instancia de gateway de direccionamiento, el ancho de banda máximo disponible es de 4.1 Gbps, que es compartido por la VNIC principal y hasta tres VNIC secundarias. Tenga en cuenta este factor cuando decida la forma de la instancia de gateway y el número de VCN de intercambio que desea que sirva cada gateway.

-

- Subred de intercambio de tráfico

- Compartimentos de inquilino

Los recursos de cada uno de los cuatro inquilinos de esta topología están en un compartimento independiente. Cada compartimento de inquilino contiene un VCN al que se asocian todos los recursos para ese inquilino. Por lo tanto, los recursos para cada inquilino utilizan un espacio de dirección único en una red aislada de todos los demás inquilinos de la topología.

En cada compartimento de inquilino, se crea una instancia informática. Puede utilizar esta instancia para instalar y ejecutar un agente de supervisión de infraestructura. Por ejemplo, si instala Nagios Core en el servidor de gestión en el ISV VCN, puede instalar el agente Nagios en la instancia informática en cada compartimento de inquilino. El agente puede supervisar los servidores en el compartimento y enviar métricas al servidor de supervisión Nagios.

Al agregar nuevos inquilinos de aplicación, los recursos necesarios para el nuevo inquilino se aprovisionan en un nuevo compartimento.

Los clientes pueden acceder a su aplicación a través de Internet público o a través de una conexión privada (VPN de IPSec o FastConnect). Para acceder desde Internet, cada cliente VCN necesita un gateway de Internet. Para acceder a través de VPN o FastConnect, es necesario DRG. El diagrama de arquitectura no muestra las puertas de enlace de Internet ni los DRG para las VCN de inquilino.

Acerca de los Servicios y Políticas Necesarios

Esta solución requiere los siguientes servicios y políticas de gestión de accesos:

| Servicio | Políticas Necesarias para... |

|---|---|

| Oracle Cloud Infrastructure Identity and Access Management | Crear y gestionar compartimentos. |

| Oracle Cloud Infrastructure Networking | Crear y gestionar VCN, subredes, puertas de enlace de Internet, tablas de rutas, listas de seguridad, LPN y DR. |

| Oracle Cloud Infrastructure Compute | Crear y gestionar instancias informáticas. |

Vea cómo obtener servicios de Oracle Cloud para las soluciones de Oracle para obtener los servicios en la nube que necesite.