Services de sécurité

Découvrez les services de sécurité d'Oracle Cloud Infrastructure qui offrent des fonctions d'isolement des clients, de gestion des identités, d'autorisation, de chiffrement des données, de détection des vulnérabilités, de surveillance, etc.

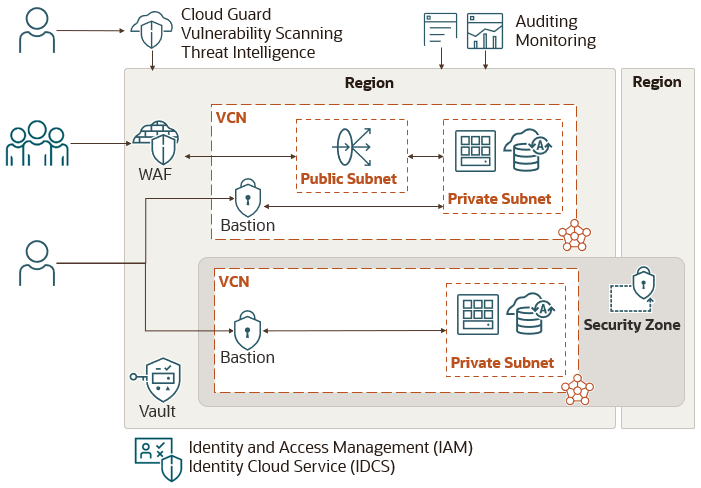

Le diagramme suivant illustre les services de sécurité d'Oracle Cloud Infrastructure.

Régions et domaines de disponibilité

Une région Oracle Cloud Infrastructure est le composant de niveau supérieur de l'infrastructure. Chaque région est une zone géographique distincte à laquelle sont associés plusieurs emplacements pour l'isolement des pannes, appelés domaines de disponibilité. Un domaine de disponibilité est un sous-composant d'une région qui est indépendant et hautement fiable. Chaque domaine de disponibilité a une infrastructure totalement indépendante : bâtiments, générateurs électriques, équipements de refroidissement et connectivité réseau. La séparation physique offre une protection contre les catastrophes naturelles et autres sinistres.

Les domaines de disponibilité d'une même région sont connectés par un réseau sécurisé à haut débit et faible latence, ce qui vous permet de créer et d'exécuter des charges de travail et des applications extrêmement fiables avec une incidence minimale sur les performances et la latence des applications. Toutes les liaisons entre les domaines de disponibilité sont chiffrées.

Pour plus d'informations, voir Régions et domaines de disponibilité.

Oracle Cloud Infrastructure offre également des régions présentant des caractéristiques spécifiques afin de répondre aux exigences de sécurité et de conformité des organisations gouvernementales :

Service de gestion des identités et des accès (GIA)

Le service Oracle Cloud Infrastructure Identity and Access Management fournit une authentification et une autorisation pour toutes les ressources et tous les services d'Oracle Cloud Infrastructure. Vous pouvez utiliser une location unique partagée par diverses unités d'affaires, équipes et personnes, tout en assurant la sécurité, l'isolement et la gouvernance.

Le service GIA utilise les composants décrits dans cette section. Pour mieux comprendre la correspondance entre les composants, voir Exemple de scénario.

- COMPARTIMENT

- Collection de ressources connexes. Les compartiments sont des composants essentiels d'Oracle Cloud Infrastructure qui permettent d'organiser et d'isoler vos ressources en nuage. Vous les utilisez pour séparer clairement les ressources en vue de la mesure de l'utilisation et de la facturation, de la gestion des accès (à l'aide de politiques) et de l'isolement (en séparant les ressources pour un projet ou une unité d'affaires). Une approche courante consiste à créer un compartiment pour chaque entité principale de l'organisation. Pour plus d'informations, voir Learn Best Practices pour configurer votre location.

- GROUPES DYNAMIQUES

- Type spécial de groupe contenant des ressources (telles que des instances de calcul) qui correspondent à des règles que vous avez définies (et qui peuvent donc changer de manière dynamique lorsque des ressources correspondantes sont créées ou supprimées). Ces instances agissent en tant qu'acteurs principaux et peuvent faire des appels d'API aux services selon les politiques que vous écrivez pour le groupe dynamique.

- FÉDÉRATION

- Relation qu'un administrateur configure entre un fournisseur d'identités et un fournisseur de services. Lorsque vous procédez à une fédération entre Oracle Cloud Infrastructure et un fournisseur d'identités, vous gérez les utilisateurs et les groupes dans le fournisseur d'identités. Vous gérez les autorisations dans le service IAM d'Oracle Cloud Infrastructure.

- GROUPE

- Ensemble d'utilisateurs qui partagent un jeu similaire de privilèges d'accès. Les administrateurs peuvent affecter des politiques d'accès qui autorisent un groupe à consommer ou à gérer des ressources dans une location. Tous les utilisateurs d'un groupe héritent du même jeu de privilèges.

- RÉGION PRINCIPALE

- Région où sont hébergées vos ressources GIA. Toutes les ressources GIA sont globales et disponibles dans toutes les régions, mais le jeu principal de définitions se trouve dans une seule région, la région principale. Vous devez modifier vos ressources GIA dans votre région principale. Les modifications sont propagées automatiquement dans toutes les régions. Pour plus d'informations, voir Gestion des régions.

- DOMAINE D'IDENTITÉ

-

Un domaine d'identité est un conteneur pour la gestion des utilisateurs et des rôles, la fédération et le provisionnement des utilisateurs, l'intégration sécurisée des applications au moyen de la configuration d'authentification unique Oracle et de l'administration OAuth. Il représente une population d'utilisateurs dans Oracle Cloud Infrastructure, ainsi que les configurations et paramètres de sécurité associés (tels que l'authentification multifacteur).

- FOURNISSEUR D'IDENTITÉS

- Relation sécurisée avec un fournisseur d'identités fédéré. Les utilisateurs fédérés qui tentent de s'authentifier à la console Oracle Cloud Infrastructure sont redirigés vers le fournisseur d'identités configuré. Après l'authentification, les utilisateurs fédérés peuvent gérer les ressources Oracle Cloud Infrastructure dans la console, comme un utilisateur GIA natif.

- Authentification multifacteur

- L'authentification multifacteur est une méthode d'authentification qui requiert l'utilisation de plusieurs facteurs pour vérifier l'identité d'un utilisateur.

- SOURCE DE RÉSEAU

- Groupe d'adresses IP autorisées à accéder aux ressources de votre location. Les adresses IP peuvent être des adresses IP publiques ou des adresses IP d'un réseau en nuage virtuel dans votre location. Après avoir créé la source du réseau, vous utilisez une politique pour limiter l'accès aux demandes provenant des adresses IP de la source du réseau.

- RESSOURCE

- Objet en nuage que vous créez et utilisez lors de l'interaction avec les services Oracle Cloud Infrastructure. Par exemple, des instances de calcul, des volumes de stockage par blocs, des réseaux en nuage virtuels , des sous-réseaux, des bases de données, des applications de tierce partie, des applications de logiciel-service (SaaS), des logiciels sur place et des applications Web de détail.

- RÔLE

- Jeu de privilèges d'administration pouvant être affectés à un utilisateur dans un domaine d'identité.

- POLITIQUE DE SÉCURITÉ

- Document spécifiant qui peut accéder à quelles ressources et comment. Vous pouvez écrire des politiques pour contrôler l'accès à tous les services dans Oracle Cloud Infrastructure. L'accès est accordé au niveau du groupe et du compartiment, ce qui signifie que vous pouvez écrire une politique qui donne à un groupe un type d'accès spécifique dans un compartiment spécifique ou à la location elle-même. Si vous accordez à un groupe l'accès à la location, celui-ci obtient automatiquement le même type d'accès à tous les compartiments de la location. Pour plus d'informations, voir Exemple de scénario et Aperçu des politiques IAM. Le terme "politique" est utilisé de différentes façons : pour définir un énoncé individuel écrit dans le langage de politique, pour définir un ensemble d'énoncés dans un seul document, nommé "politique" (auquel un ID Oracle Cloud (OCID) est affecté) ou pour définir le corps global des politiques que votre organisation utilise pour contrôler l'accès aux ressources.

- POLITIQUE D'AUTHENTIFICATION

- Une politique d'authentification permet aux administrateurs de domaine d'identité, aux administrateurs de la sécurité et aux administrateurs d'application de définir des critères qui déterminent si un utilisateur est autorisé à se connecter à un domaine d'identité.

- MARQUEURS

- Permettent d'organiser les ressources de différents compartiments à des fins de production de rapports ou pour effectuer des actions en masse.

- LOCATION

- Compartiment racine qui contient toutes les ressources Oracle Cloud Infrastructure de votre organisation. Oracle crée automatiquement la location de votre société pour vous. Directement dans la location se trouvent vos entités GIA (utilisateurs, groupes, compartiments et politiques). Vous pouvez également insérer des politiques dans des compartiments au sein de la location. Vous placez les autres types de ressource en nuage (instances, réseaux virtuels, volumes de stockage par blocs, etc.) dans les compartiments que vous créez.

- USER

- Employé ou système individuel qui doit gérer ou utiliser les ressources Oracle Cloud Infrastructure de votre entreprise. Les utilisateurs peuvent avoir besoin de lancer des instances, de gérer des disques distants, de travailler avec votre réseau en nuage virtuel, etc. En général, les utilisateurs finaux de votre application ne sont pas des utilisateurs du service GIA. Les utilisateurs ont une ou plusieurs données d'identification GIA (voir Données d'identification d'utilisateur).

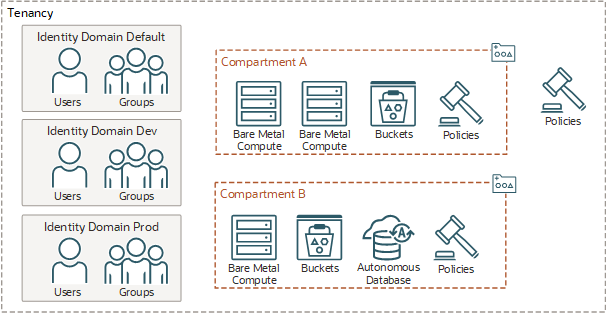

Compartiments

Un compartiment est un groupe de ressources pouvant être géré comme une unité logique unique. Les compartiments simplifient la gestion d'une grande infrastructure. Par exemple, vous pouvez créer un compartiment HR-Compartment pour héberger un jeu spécifique de réseaux en nuage, d'instances de calcul, de volumes de stockage et de bases de données nécessaires à ses applications RH.

Utilisez des compartiments pour séparer clairement les ressources d'un projet ou d'une unité d'affaires d'un autre projet ou d'une autre unité d'affaires. Une approche courante consiste à créer un compartiment pour chaque entité principale d'une organisation.

Données d'identification

Chaque utilisateur a une ou plusieurs données d'identification pour s'authentifier sur Oracle Cloud Infrastructure. Les utilisateurs peuvent générer et renouveler leurs propres données d'identification. De plus, un administrateur de la sécurité d'une location peut réinitialiser les données d'identification de tout utilisateur de sa location.

- Mot de passe de la console : Utilisé pour authentifier un utilisateur auprès de la console Oracle Cloud Infrastructure.

- Clé d'API : Tous les appels d'API sont signés à l'aide d'une clé privée RSA de 2 048 bits propre à l'utilisateur. L'utilisateur crée une paire de clés publiques et charge la clé publique dans la console.

- Jeton d'authentification : Chaîne de jeton générée par Oracle que vous pouvez utiliser pour vous connecter à des API de tierce partie qui ne prennent pas en charge l'authentification basée sur la signature d'Oracle Cloud Infrastructure. Par exemple, utilisez un jeton d'authentification pour l'authentification avec un client Swift. Pour assurer une complexité suffisante, le service IAM crée le jeton et vous ne pouvez pas en fournir un.

- Clé secrète de client : Utilisée par les clients Amazon S3 pour accéder à l'API compatible S3 du service de stockage d'objets. Pour assurer une complexité suffisante, le service IAM crée ce mot de passe et vous ne pouvez pas en fournir un.

Oracle Cloud Infrastructure prend en charge la fédération avec Microsoft Active Directory, Microsoft Azure Active Directory et d'autres fournisseurs d'identités qui prennent en charge le protocole SAML (Security Assertion Markup Language) 2.0. Les groupes fédérés sont mappés aux groupes IAM natifs, qui déterminent les autorisations d'un utilisateur fédéré.

Domaines d'identité

Si Oracle Cloud Infrastructure a mis à niveau la région principale de votre location, vous pouvez également créer des domaines d'identité dans la location. Un domaine d'identité est un conteneur pour la gestion des utilisateurs et des groupes, la fédération et le provisionnement des utilisateurs, la configuration de l'authentification unique et la configuration de OAuth. Chaque location comprend un domaine d'identité par défaut. Voir Avez-vous accès à des domaines d'identité?

Utilisez plusieurs domaines d'identité dans votre location si, par exemple, les normes de sécurité de votre organisation :

- Empêcher les ID utilisateur de développement d'exister dans les environnements de production

- Exiger que différents administrateurs contrôlent différents environnements utilisateur

Les domaines d'identité prennent en charge OpenID Connect et OAuth afin de fournir un service de jeton multilocataire hautement évolutif permettant de sécuriser l'accès par programmation aux applications personnalisées à partir d'autres applications personnalisées.

- Utilisez OAuth 2.0 pour définir l'autorisation de vos applications personnalisées. Le cadre OAuth 2.0 est couramment utilisé pour les demandes d'autorisation de tiers avec consentement. Les applications personnalisées peuvent mettre en oeuvre des flux OAuth à deux ou trois acteurs.

- Utilisez OpenID Connect pour externaliser l'authentification pour vos applications personnalisées. OpenID Connect a un protocole d'authentification qui fournit l'authentification unique fédérée, en utilisant le cadre d'autorisation OAuth 2.0 comme moyen de fédérer les identités dans le nuage. Les applications personnalisées participent à un flux Open ID Connect.

Politiques

Tous les appels des clients pour accéder aux ressources Oracle Cloud Infrastructure sont d'abord authentifiés par le service IAM (ou fournisseur fédéré), puis autorisés en fonction des politiques IAM. Vous pouvez créer une politique qui permet à un ensemble d'utilisateurs d'accéder aux ressources d'infrastructure (réseau, calcul, stockage, etc.) dans un compartiment de la location. Ces politiques sont souples et écrites dans une forme lisible facile à comprendre et à vérifier. Une politique contient un ou plusieurs énoncés qui suivent cette syntaxe :

Allow group <group_name> to <verb>

<resource-type> in compartment <compartment_name>

L'exemple de politique suivant permet au groupe GroupAdmins de créer, de mettre à jour ou de supprimer des groupes :

Allow group GroupAdmins to manage groups in tenancyL'exemple de politique suivant permet au groupe TestNetworkAdmins de créer, mettre à jour ou supprimer des réseaux dans le compartiment TestCompartment :

Allow group TestNetworkAdmins to manage virtual-network-family in compartment TestCompartmentPour plus d'informations, voir :

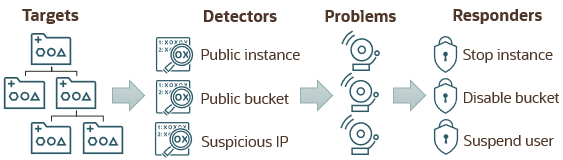

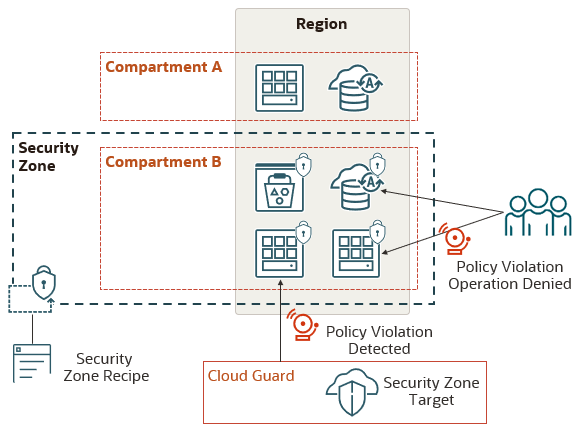

Cloud Guard

Utilisez le service de protection d'infrastructure en nuage pour rechercher dans vos ressources Oracle Cloud Infrastructure des points faibles en matière de sécurité liés à la configuration, et pour rechercher dans vos opérateurs et utilisateurs des activités risquées. Lors de la détection, le service de protection d'infrastructure en nuage suggère des mesures correctives et peut être configuré pour effectuer automatiquement certaines actions. Par exemple :

- Détectez une instance accessible publiquement (ayant une adresse IP publique ou se trouvant sur un sous-réseau public) et arrêtez l'instance.

- Détectez un seau de stockage d'objets accessible publiquement et désactivez le seau.

- Détecter une connexion d'utilisateur à partir d'une adresse IP suspecte et restreindre le trafic à partir de cette adresse.

- Détecter les activités des utilisateurs qui pourraient indiquer un compte compromis ou une menace interne.

Oracle recommande d'activer le service de protection d'infrastructure en nuage dans votre location. Vous pouvez configurer une cible du service de protection d'infrastructure en nuage pour examiner l'ensemble de votre location (compartiment racine et tous les sous-compartiments), ou vous pouvez configurer des cibles pour vérifier uniquement des compartiments spécifiques.

Chaque cible est associée à des recettes de détecteur, qui définissent des actions d'utilisateur ou des configurations de ressource spécifiques qui provoquent le signalement d'un problème par le service de protection d'infrastructure en nuage. Oracle fournit plusieurs recettes de détecteur par défaut du service de protection d'infrastructure en nuage, que vous pouvez utiliser telles quelles ou personnaliser selon vos besoins. Par exemple, vous pouvez modifier le niveau de risque ou les paramètres associés à certaines règles de détecteur. Lorsque le service de protection d'infrastructure en nuage ajoute de nouvelles règles de détecteur, elles sont automatiquement activées dans les recettes gérées par Oracle et désactivées dans les recettes personnalisées.

La recette de détecteur de menaces dans le service de protection d'infrastructure en nuage contient un jeu de règles conçues spécifiquement pour détecter des modèles subtils d'activité dans votre location qui pourraient éventuellement poser un problème de sécurité.

Une recette de répondant du service de protection d'infrastructure en nuage définit l'action ou le jeu d'actions à effectuer en réponse à un problème identifié par un détecteur. Vous pouvez également utiliser les services d'événements et d'avis pour envoyer des avis chaque fois que le service de protection d'infrastructure en nuage détecte un type de problème pour lequel vous souhaitez être avisé. Vous pouvez envoyer des avis par courriel ou Slack, ou exécuter du code personnalisé dans le service des fonctions.

Pour plus d'informations, voir Protection d'infrastructure en nuage.

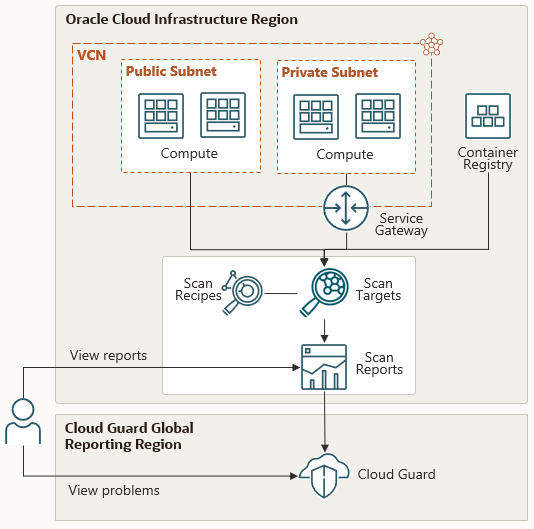

Balayage de vulnérabilités

Oracle Cloud Infrastructure Vulnerability Scanning Service améliore votre sécurité en vérifiant régulièrement si les instances de calcul et les images de conteneur présentent des vulnérabilités potentielles. Ce service génère des rapports avec des mesures et des détails sur ces vulnérabilités, et affecte chacun un niveau de risque. Par exemple :

- Les ports laissés involontairement ouverts peuvent être un vecteur d'attaque potentiel pour vos ressources en nuage ou permettre aux pirates d'exploiter d'autres vulnérabilités.

- Les paquetages de système d'exploitation qui nécessitent des mises à jour et des correctifs pour résoudre les vulnérabilités.

- Les configurations de système d'exploitation que les pirates peuvent exploiter.

- Les points de référence de l'industrie publiés par le Center for Internet Security (CIS) pour le système d'exploitation cible.

Vous pouvez également surveiller ces vulnérabilités dans le service de protection d'infrastructure en nuage. Lors de la détection d'une vulnérabilité, le service de protection d'infrastructure en nuage suggère des mesures correctives et peut être configuré pour effectuer automatiquement certaines actions.

Pour plus d'informations, voir Aperçu du balayage.

Zones de sécurité

Les zones de sécurité vous permettent de vous assurer que vos ressources de calcul, de réseau, de stockage d'objets, de base de données et autres sont conformes aux principes de sécurité et aux meilleures pratiques d'Oracle. Une zone de sécurité est associée à un ou plusieurs compartiments et à une recette de zone de sécurité. Lorsque vous créez et mettez à jour des ressources dans une zone de sécurité, Oracle Cloud Infrastructure valide ces opérations avec les politiques de zone de sécurité de la recette de zone de sécurité. S'il y a violation d'une politique de zone de sécurité, l'opération est refusée.

Voici quelques exemples de politiques relatives aux zones de sécurité :

- Les sous-réseaux d'une zone de sécurité ne peuvent pas être publics. Tous les sous-réseaux doivent être privés.

- Le volume de démarrage d'une instance de calcul dans une zone de sécurité doit également être dans une zone de sécurité.

- Les seaux de stockage d'objets dans une zone de sécurité doivent utiliser une clé principale de chiffrement gérée par le client.

- Vous ne pouvez pas déplacer certaines ressources telles que les volumes par blocs et les instances de calcul d'une zone de sécurité vers un compartiment standard.

Vous devez activer le service de protection d'infrastructure en nuage avant de créer des zones de sécurité. Le service de protection d'infrastructure en nuage vous aide à détecter les violations de politique dans les ressources existantes qui ont été créées avant la zone de sécurité.

Pour plus d'informations, voir Aperçu des zones de sécurité.

Chambre forte

Vous pouvez utiliser le service de chambre forte pour créer et gérer les ressources suivantes :

- Chambres fortes

- Clés

- Clés secrètes

Une chambre forte comprend les clés de chiffrement et les données d'identification secrètes utilisées pour protéger vos données et vous connecter aux ressources sécurisées. En tant que ressources gérées par le client, vous avez un contrôle total sur les personnes ayant accès à vos chambres fortes, à vos clés et à vos secrets. Vous contrôlez également ce que les utilisateurs autorisés et les services peuvent faire avec les ressources de chambre forte. Les niveaux d'accès peuvent aller d'une grande granularité, par exemple l'autorisation d'une clé individuelle par un service particulier, à des activités de gestion du cycle de vie d'un effet plus large, comme l'autorisation pour un utilisateur de supprimer une clé d'une chambre forte afin d'en empêcher totalement l'utilisation.

Les clés sont stockées dans des modules de sécurité matériels hautement disponibles et durables qui répondent aux normes fédérales de traitement des informations (FIPS) 140-2 Certification de sécurité de niveau 3. Les clés secrètes et les versions de ces clés secrètes sont codées en base64 et chiffrées avec les clés de chiffrement principales, mais ne résident pas dans le module de sécurité matériel.

Les algorithmes de chiffrement clés pris en charge par le service de chambre forte comprennent la norme de chiffrement avancée (AES), l'algorithme Rivest-Shamir-Adleman (RSA) et l'algorithme de signature numérique à courbe elliptique (ECDSA). Vous pouvez créer et utiliser des clés symétriques AES et des clés asymétriques RSA pour le chiffrement et le déchiffrement. Vous pouvez également utiliser des clés asymétriques RSA ou ECDSA pour signer des messages numériques.

Les politiques de zone de sécurité exigent que vous chiffriez les ressources à l'aide de clés gérées par le client, lorsque cela est possible. Les services suivants prennent en charge l'utilisation de clés gérées par le client pour le chiffrement des ressources :

- Volumes par blocs

- Moteur Kubernetes

- Service de base de données pour Oracle Cloud Infrastructure

- Stockage de fichiers

- Stockage d'objets

- Flux

Pour plus d'informations, voir Aperçu du service de chambre forte.

Service de conseils sur la sécurité

Security Advisor vous aide à créer des ressources en nuage conformes aux principes de sécurité et aux meilleures pratiques d'Oracle. Elle garantit également que vos ressources répondent aux exigences appliquées par les politiques de zone de sécurité. Par exemple, vous pouvez créer rapidement des ressources chiffrées à l'aide d'une clé de chiffrement principale gérée par le client à l'aide du service Chambre forte.

Par exemple, vous pouvez utiliser Security Advisor pour créer les ressources suivantes :

- Seau de stockage d'objets

- Système de fichiers du service de stockage de fichiers

- instance de calcul (calcul) (et volume de démarrage associé)

- volume de stockage par blocs du service de volumes par blocs

Pour plus d'informations, voir Aperçu du service de conseils sur la sécurité.

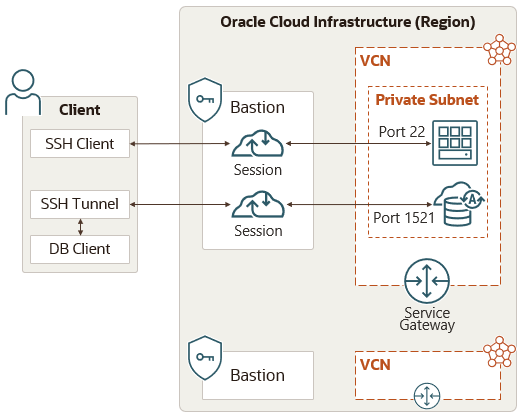

Hôte bastion

Le service d'hôte bastion pour Oracle Cloud Infrastructure fournit un accès restreint et limité dans le temps aux ressources cibles qui n'ont pas de point d'extrémité public.

Au moyen de la configuration d'un hôte bastion, vous pouvez permettre aux utilisateurs autorisés de se connecter aux ressources cibles sur des points d'extrémité privés au moyen de sessions SSH. Une fois connecté, les utilisateurs peuvent interagir avec la ressource cible à l'aide de tout logiciel ou protocole pris en charge par SSH. Par exemple, vous pouvez exécuter des commandes RDP (Remote Desktop Protocol) ou vous connecter à une base de données à l'aide d'Oracle Net Services. Les cibles peuvent être des ressources telles que des instances de calcul, des systèmes de base de données et des bases de données Autonomous AI Transaction Processing.

Les hôtes bastions résident dans un sous-réseau public et établissent l'infrastructure de réseau nécessaire pour connecter un utilisateur à une ressource cible dans un sous-réseau privé . L'intégration au service IAM permet l'authentification et l'autorisation des utilisateurs. Les hôtes bastions fournissent une couche de sécurité supplémentaire en vous permettant de spécifier les adresses IP pouvant se connecter à une session hébergée par l'hôte bastion.

Pour plus d'informations, voir Hôte bastion.

Service de renseignement sur les menaces

Le service de renseignement sur les menaces d'Oracle Cloud Infrastructure agrège les données de renseignement sur les menaces provenant de nombreuses sources différentes et organise ces données afin de fournir des conseils pratiques pour la détection et la prévention des menaces dans Oracle Cloud Guard et d'autres services d'Oracle Cloud Infrastructure.

Les acteurs malveillants utilisent souvent des techniques connues pour attaquer les environnements cibles. Les informations contextuelles sur les indicateurs de menace trouvés dans votre environnement peuvent vous aider à hiérarchiser les alertes et à comprendre votre paysage de menaces. Les renseignements sur les menaces fournissent des renseignements de la part de chercheurs élites en sécurité d'Oracle, de notre propre télémétrie unique, de flux à code source libre conformes aux normes de l'industrie et de nos partenaires tiers.

Lorsque la recette de détecteur de menaces est activée dans le service de protection d'infrastructure en nuage, elle compare les données du service de renseignement sur les menaces à vos journaux de vérification et à votre télémétrie pour détecter toute activité suspecte et la signaler comme un problème.

Pour plus d'informations, voir Aperçu du service de renseignement sur les menaces.

Pare-feu d'application Web

Oracle Cloud Infrastructure Web Application Firewall (WAF) est un service en nuage conforme à PCI (Payment Card Industry), qui protège les applications du trafic Internet malveillant et indésirable. Le service WAF peut protéger tout point d'extrémité accessible sur Internet en appliquant uniformément des règles à vos applications.

Utilisez le service WAF pour créer et gérer des règles de protection pour les menaces Internet, y compris les scripts inter-sites (XSS), l'injection de SQL et d'autres vulnérabilités définies par OWASP. Il permet de contrer les robots indésirables et d'autoriser les robots légitimes. Vous pouvez également définir et appliquer des règles de protection personnalisées à vos configurations WAF à l'aide du langage de règles ModSecurity.

Utilisez le service WAF pour créer des règles d'accès qui définissent des actions explicites pour les demandes qui répondent à diverses conditions. Par exemple, les règles d'accès permettent de limiter les demandes en fonction de la zone géographique ou de la signature de la demande. Une action de règle peut être définie pour journaliser et permettre, détecter, bloquer, réacheminer, ignorer ou afficher un CAPTCHA pour toutes les demandes qui correspondent aux conditions.

Pour plus d'informations, voir Aperçu du service de pare-feu d'application Web.

Audit

Le service Oracle Cloud Infrastructure Audit enregistre tous les appels d'API aux ressources de la location d'un client et l'activité de connexion à partir de la console. Vous pouvez atteindre vos objectifs de sécurité et de conformité en utilisant le service de vérification pour surveiller toutes les activités des utilisateurs dans votre location. Comme tous les appels de console, de trousse SDK et de ligne de commande (interface de ligne de commande) sont effectués par l'intermédiaire de nos API, toute l'activité provenant de ces sources est incluse. Les enregistrements de vérification sont disponibles au moyen d'une API d'interrogation authentifiée et filtrable ou peuvent être extraits en tant que fichiers par lots à partir d'Oracle Cloud Infrastructure Object Storage. Le contenu du journal de vérification inclut l'activité survenue, l'utilisateur qui l'a lancée, la date et l'heure de la demande, ainsi que l'adresse IP source, l'agent utilisateur et les en-têtes HTTP de la demande.

Pour plus d'informations, voir Aperçu du service de vérification.