Domaines d'identité sans la politique d'authentification "Politique de sécurité pour la console OCI"

Si vous utilisez l'authentification multifacteur dans des locations avec des domaines d'identité mais sans la politique d'authentification "Politique de sécurité pour la console OCI", nous vous recommandons de configurer l'authentification multifacteur à l'aide des meilleures pratiques Oracle suivantes.

Pour configurer l'authentification multifacteur sans la politique d'authentification "Politique de sécurité pour la console OCI" :

- Lisez les conditions requises.

- Activer l'authentification multifacteur. Voir Étape 1 : Activer l'authentification multifacteur dans les domaines d'identité.

- Créer une politique d'authentification. Voir Étape 2 : Créer une nouvelle politique d'authentification.

Préalables

Avant de commencer : Avant de configurer l'authentification multifacteur, effectuez les préalables suivants. Ignorez tous les préalables que vous avez déjà terminés.

- Vérifiez les facteurs d'authentification multifacteur. Les facteurs d'authentification multifacteur disponibles dépendent du type de domaine d'identité que vous avez. Le type de domaine s'affiche dans la page Domaines de la location. Voir Disponibilité des fonctions pour les types de domaine d'identité pour plus d'informations sur l'authentification multifacteur et les types de domaine.

- Consultez la documentation sur l'utilisation de l'application Oracle Mobile Authenticator pour savoir comment utiliser l'avis par application mobile et le code secret de l'application mobile dans l'application Oracle Mobile Authenticator.

- Facultativement, et uniquement pendant la période de déploiement, excluez un administrateur de domaine d'identité de la politique "Politique de sécurité pour la console OCI". Par conséquent, si vous faites des erreurs lors du déploiement, vous ne vous êtes pas verrouillé de la console.

Une fois le déploiement terminé, et que vous êtes certain que tous vos utilisateurs ont configuré l'authentification multifacteur et peuvent accéder à la console, vous pouvez supprimer ce compte d'utilisateur.

- Identifier tous les groupes Identity Cloud Service mappés aux groupes OCI IAM. (Note : Locations migrées uniquement.)

- Enregistrez une application client avec un rôle d'administrateur de domaine d'identité pour permettre l'accès à votre domaine d'identité à l'aide de l'API REST au cas où la configuration de votre politique d'authentification vous verrouillerait. Si vous n'enregistrez pas cette application client et qu'une configuration de politique d'authentification restreint l'accès à tous, tous les utilisateurs seront verrouillés hors du domaine d'identité jusqu'à ce que vous communiquiez avec Oracle Support. Pour plus d'informations sur l'enregistrement d'une application client, voir Inscription d'une application client.

- Créez un code de contournement et stockez-le dans un emplacement sécurisé. Voir Création d'un code de contournement.

Activez les paramètres d'authentification multifacteur (AMF) et les politiques de conformité définissant les facteurs d'authentification que vous souhaitez autoriser, puis configurez les facteurs d'authentification multifacteur.

Activez l'authentification multifacteur pour le domaine d'identité Par défaut ainsi que pour tous les domaines d'identité secondaires.

- Connectez-vous à une location avec des domaines d'identité à l'aide de vos données d'identification d'administrateur de domaine d'identité.

- Ouvrez le menu de navigation et cliquez sur Identité et sécurité. Sous Identité, cliquez sur Domaines. Localisez le domaine d'identité Par défaut.Note

Si vous ne voyez pas le domaine d'identité Par défaut, sous Compartiment, sélectionnez le compartiment racine dans la liste. - Sélectionnez le domaine d'identité Par défaut et cliquez sur Sécurité, puis sur AMF.

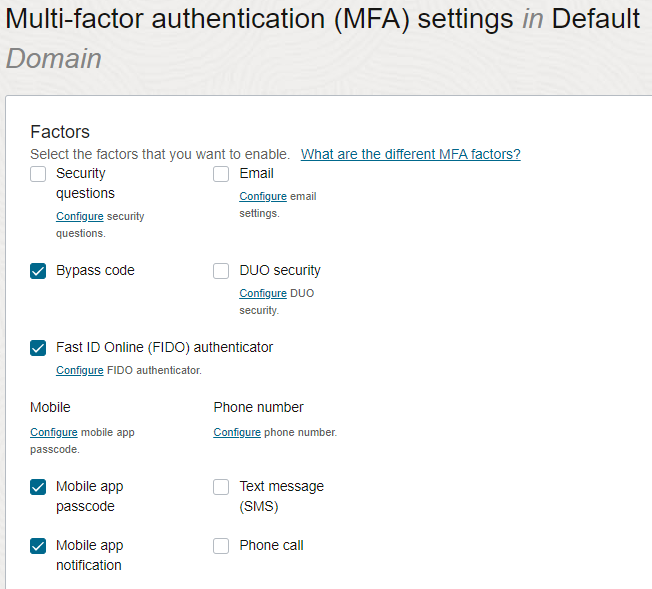

- Dans la section Facteurs, sélectionnez chacun des facteurs que les utilisateurs doivent être en mesure de sélectionner.Note

Les facteurs d'authentification multifacteur disponibles dépendent du type de domaine d'identité que vous avez. Le type de domaine s'affiche dans la page Domaines de la location. Voir Disponibilité des fonctions pour les types de domaine d'identité pour plus d'informations sur l'authentification multifacteur et les types de domaine.

Note

Nous vous recommandons d'utiliser ces authentificateurs d'authentification multifacteur résistants à l'hameçonnage :

-

Code secret pour l'application mobile et avis par l'application mobile

Note

Voir Utilisation de l'application Oracle Mobile Authenticator pour savoir comment utiliser l'avis de l'application mobile et le code secret de l'application mobile dans l'application Oracle Mobile Authenticator. -

ID rapide en ligne (FIDO)

Pour plus d'informations sur les authentificateurs d'authentification multifacteur, voir Configuration des facteurs d'authentification.

-

- (Obligatoire) Activez toujours l'option Ignorer le code afin que les administrateurs puissent générer un code secret à usage unique en tant que deuxième facteur si les utilisateurs perdent leur authentificateur externe, tel que leur application mobile ou leur clé FIDO.

- (Facultatif) Définissez le nombre maximal de facteurs sélectionnés que les utilisateurs peuvent configurer.

- (Facultatif) Utilisez la section Appareils approuvés pour configurer les paramètres des appareils approuvés. Note

Similaires à l'option "Mémoriser mon ordinateur", les appareils approuvés n'exigent pas de fournir une authentification secondaire à chaque connexion (pour une période définie). - (Facultatif) Dans la section Règles d'authentification, définissez le paramètre Nombre maximal d'échecs d'authentification multifacteur pour permettre à un utilisateur d'indiquer de manière incorrecte la vérification de l'authentification multifacteur avant d'être verrouillé.

- Cliquez sur enregistrer les modifications, puis confirmez la modification.

- (Facultatif) Cliquez sur Configurer pour les facteurs d'authentification multifacteur que vous avez sélectionnés afin de les configurer individuellement.

Que faire ensuite : Créez une politique d'authentification. Voir Étape 2 : Créer une nouvelle politique d'authentification.

Créez une nouvelle politique d'authentification, ajoutez une règle pour l'authentification multifacteur, hiérarchisez cette règle en tant que première règle évaluée par le domaine d'identité, ajoutez l'application de la console à la nouvelle politique, activez la politique et testez la politique.

- Ouvrez le menu de navigation et cliquez sur Identité et sécurité. Sous Identité, cliquez sur Domaines. Sélectionnez le domaine d'identité Par défaut et cliquez sur Sécurité, puis sur Politiques d'authentification. La politique d'authentification par défaut et toutes les autres politiques d'authentification que vous avez définies sont répertoriées.

- Cliquez sur Créer une politique d'authentification.

- Entrez les informations suivantes :

- Nom : Entrez OCIConsole SignOn Policy.

- Description : Entrez une description pour la politique.

- Cliquez sur Ajouter une politique.Note

Après que vous avez cliqué sur Ajouter une politique, la politique d'authentification est enregistrée à l'état Désactivée. Vous devez activer la politique pour l'utiliser.

- Dans l'écran Ajouter des règles d'ouverture de session, cliquez sur Ajouter une règle d'ouverture de session pour ajouter une règle d'ouverture de session à cette politique.

- Utilisez le tableau suivant pour configurer la nouvelle règle d'authentification multifacteur. Note

Vous pouvez créer d'autres règles d'authentification selon vos besoins, puis les hiérarchiser pour spécifier les règles qui sont traitées en premier. L'évaluation s'arrête à la première règle de correspondance. En l'absence de règle de correspondance, l'accès est refusé.

Champ Description Nom de règle Entrez un nom. Entrez le nom de la règle d'authentification. Par exemple, nommez-le MFA for OCI Console pour activer l'authentification multifacteur pour tous les utilisateurs. Ou nommez-le MFA for OCI Console Administrators pour activer l'authentification multifacteur pour les administrateurs.

Fournisseur d'identités pour l'authentification (facultatif) Entrez ou sélectionnez tous les fournisseurs d'identités utilisés pour authentifier les comptes d'utilisateur évalués par cette règle. Si vous laissez ce champ vide, les autres conditions sont utilisées pour l'authentification. Membre de groupe Activez l'authentification multifacteur pour tous les utilisateurs en entrant ou en sélectionnant les groupes dont les utilisateurs doivent être membres pour répondre aux critères de cette règle.

Meilleure pratique. Activez l'authentification multifacteur pour tous les utilisateurs utilisant l'appartenance à un groupe.

Si vous ne pouvez pas activer l'authentification multifacteur pour tous les utilisateurs pour le moment, nous vous recommandons d'activer l'authentification multifacteur pour les groupes suivants qui accordent des privilèges d'administration aux utilisateurs de la console :

- Tous les groupes au moyen desquels les autorisations OCI sont accordées dans une politique IAM.

- Groupe Administrateurs du domaine d'identité Par défaut.

- Tout groupe Identity Cloud Service mappé aux groupes OCI IAM. (Note : Locations migrées uniquement.)

Important : Si vous laissez le champ Appartenance à un groupe vide et que vous décochez la case Administrateur, tous les utilisateurs sont inclus dans cette règle.

Administrateur Les utilisateurs affectés aux rôles d'administrateur dans le domaine d'identité sont inclus dans cette règle.

Meilleure pratique. Utilisez l'appartenance à un groupe pour activer l'authentification multifacteur pour tous les utilisateurs ou, au moins, pour tous les administrateurs. Si vous ne pouvez pas activer l'authentification multifacteur pour tous les utilisateurs ou administrateurs en ce moment à l'aide de l'appartenance à un groupe, sélectionnez Administrateur pour inclure les administrateurs dans cette règle.

Important : Si vous créez une règle pour les administrateurs uniquement, vous devez créer une deuxième règle sans authentification multifacteur pour que les non-administrateurs puissent se connecter. Si la deuxième règle n'est pas créée, l'accès à la console est bloqué pour les non-administrateurs.

Exclure des utilisateurs Meilleure pratique. La meilleure pratique consiste à ne pas exclure d'utilisateurs. Toutefois, lorsque vous configurez l'authentification multifacteur, vous pouvez exclure temporairement un compte d'administrateur si vous apportez des modifications qui vous verrouillent hors de la console OCI. Une fois le déploiement terminé et que l'authentification multifacteur est configurée pour permettre à vos utilisateurs d'accéder à la console OCI, rétablissez-la afin qu'aucun utilisateur ne soit exclu de la règle.

Voir Domaines d'identité sans la politique d'authentification "Politique de sécurité pour la console OCI" pour obtenir la liste des préalables.

Filtrer par adresse IP de client Deux options sont associées à ce champ : N'importe où et Restreindre aux limites de réseau suivantes. -

Si vous sélectionnez Partout, les utilisateurs peuvent se connecter au domaine d'identité à l'aide de toute adresse IP.

-

Si vous sélectionnez Restreindre aux périmètres de réseau suivants, la zone de texte Périmètres de réseau s'affiche. Dans cette zone de texte, entrez ou sélectionnez les périmètres de réseau que vous avez définis. Pour plus d'informations, voir Création d'un périmètre de réseau. Les utilisateurs peuvent se connecter au domaine d'identité uniquement avec des adresses IP comprises dans les périmètres de réseau définis.

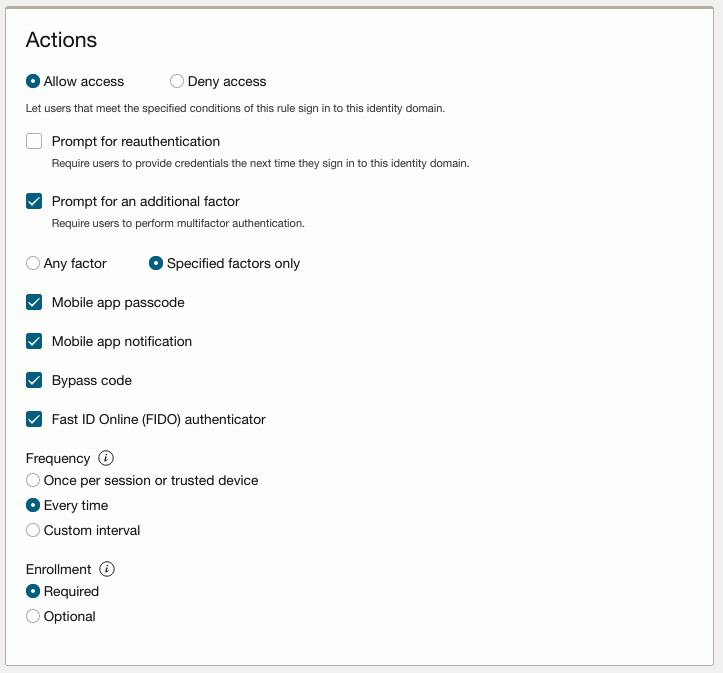

Autoriser l'accès ou Refuser l'accès Indiquez si un utilisateur sera autorisé à accéder à la console si le compte satisfait aux critères de cette règle. Lorsque vous sélectionnez Autoriser l'accès, les options supplémentaires suivantes sont présentées.

Meilleure pratique. Sélectionnez Autoriser l'accès.

Invite de réauthentification Cochez cette case pour forcer l'utilisateur à entrer de nouveau les données d'identification pour accéder à l'application affectée même s'il existe une session de domaine d'identité.

Lorsque cette option est sélectionnée, elle empêche l'authentification unique pour les applications affectées à la politique d'authentification. Par exemple, un utilisateur authentifié doit se connecter à une nouvelle application.

Si cette option n'est pas sélectionnée et que l'utilisateur s'est authentifié précédemment, il peut accéder à l'application à l'aide de sa session d'authentification unique existante sans avoir à entrer de données d'identification.

Meilleure pratique. Désactivez l'option Invite de réauthentification.

Invite pour un facteur supplémentaire Cochez cette case pour inviter l'utilisateur à entrer un facteur supplémentaire pour se connecter au domaine d'identité.

Si vous cochez cette case, vous devez spécifier si l'utilisateur doit s'inscrire à l'authentification multifacteur et à quelle fréquence ce facteur supplémentaire doit être utilisé pour se connecter.

Sélectionnez N'importe quel facteur pour inviter l'utilisateur à s'inscrire et à vérifier n'importe quel facteur activé dans les paramètres au niveau du locataire pour l'AMF.

Sélectionnez Facteurs spécifiés uniquement pour inviter l'utilisateur à s'inscrire et à vérifier un sous-ensemble de facteurs activés dans les paramètres au niveau du locataire pour l'authentification multifacteur. Après avoir sélectionné Facteurs spécifiés uniquement, vous pouvez sélectionner les facteurs qui doivent être appliqués au moyen de cette règle.

Meilleure pratique. Sélectionnez Facteurs spécifiés uniquement, puis sélectionnez tous les facteurs sauf Courriel ou Appel téléphonique.

Toujours activer le code de contournement.

Fréquence Meilleure pratique. Sélectionnez Chaque fois.

-

Sélectionnez Une fois par session ou appareil approuvé de sorte que, pour chaque session qu'il a ouverte à partir d'un appareil faisant autorité, l'utilisateur doive utiliser son nom d'utilisateur et son mot de passe, et un deuxième facteur.

-

Sélectionnez Chaque fois de sorte que chaque fois qu'ils se connectent à partir d'un appareil approuvé, les utilisateurs soient tenus d'utiliser leur nom d'utilisateur et leur mot de passe, et un deuxième facteur. Meilleure pratique. Sélectionnez Chaque fois.

-

Sélectionnez intervalle personnalisé, puis spécifiez la fréquence à laquelle les utilisateurs doivent fournir un deuxième facteur pour se connecter. Par exemple, si vous voulez que les utilisateurs utilisent ce facteur supplémentaire toutes les deux semaines, cliquez sur Numéro, entrez 14 dans le champ texte, puis cliquez sur le menu déroulant Intervalle pour sélectionner Jours. Si vous avez configuré l'authentification multifacteur, ce nombre doit être inférieur ou égal au nombre de jours pendant lesquels un appareil peut être approuvé selon les paramètres d'authentification multifacteur. Pour plus d'informations, voir Gestion de l'authentification multifacteur.

Inscription Ce menu contient deux options : Obligatoire et Facultatif.

-

Sélectionnez Obligatoire pour obliger l'utilisateur à s'inscrire à l'authentification multifacteur.

-

Sélectionnez Facultatif pour permettre aux utilisateurs d'ignorer l'inscription à l'authentification multifacteur. Les utilisateurs voient le processus de configuration de l'inscription en ligne après avoir entré leur nom d'utilisateur et leur mot de passe, mais peuvent cliquer sur Omettre. Les utilisateurs peuvent alors activer l'authentification multifacteur plus tard à partir du paramètre Vérification en étapes dans les paramètres Sécurité de l'option Mon profil. Les utilisateurs ne sont pas invités à configurer un facteur lors de leur prochaine connexion.

Note : Si vous réglez l'inscription à Requis, puis à Facultatif, la modification n'affecte que les nouveaux utilisateurs. Les utilisateurs déjà inscrits à l'authentification multifacteur ne verront pas le processus d'inscription en ligne et ne pourront pas cliquer sur Ignorer lors de leur connexion.

- Cliquez sur Ajouter la règle d'authentification.Note

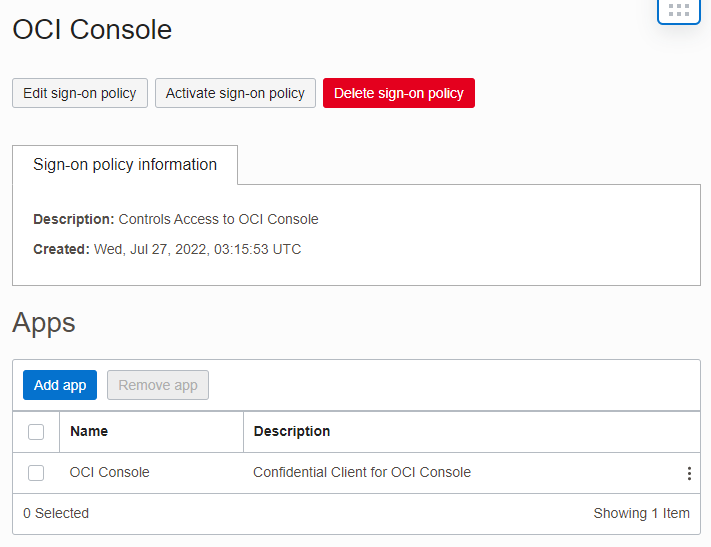

Si vous créez une règle d'authentification multifacteur pour les administrateurs uniquement, vous devez créer une deuxième règle sans authentification multifacteur pour que les non-administrateurs puissent se connecter. Si la deuxième règle n'est pas créée, l'accès à la console est bloqué pour les non-administrateurs. - Ajoutez l'application de la console à la politique OCIConsole SignOn Policy. Important : Pour vous assurer que votre politique s'applique uniquement à l'accès à la console et qu'elle ne s'applique à aucune autre application, ajoutez uniquement l'application Console.

- Dans la page des détails de la politique d'authentification, cliquez sur applications. La liste des applications déjà ajoutées à la politique s'affiche.

- Cliquez sur Ajouter une application.

- Dans la fenêtre Ajouter une application, localisez l'application de la console et cochez la case correspondante. Cliquez ensuite sur Ajouter des applications.Note

Si vous ne voyez pas l'application de la console, elle est déjà affectée à une politique.

-

- Activez la politique d'authentification et l'authentification multifacteur est activée. Les utilisateurs seront invités à s'inscrire à l'authentification multifacteur lors de leur prochaine connexion.

- Dans la page Politiques d'authentification, cliquez sur OCIConsole SignOn Politique.

- Cliquez sur Activer la politique d'authentification.

- Activez la politique d'authentification et l'authentification multifacteur est activée. Les utilisateurs seront invités à s'inscrire à l'authentification multifacteur lors de leur prochaine connexion.

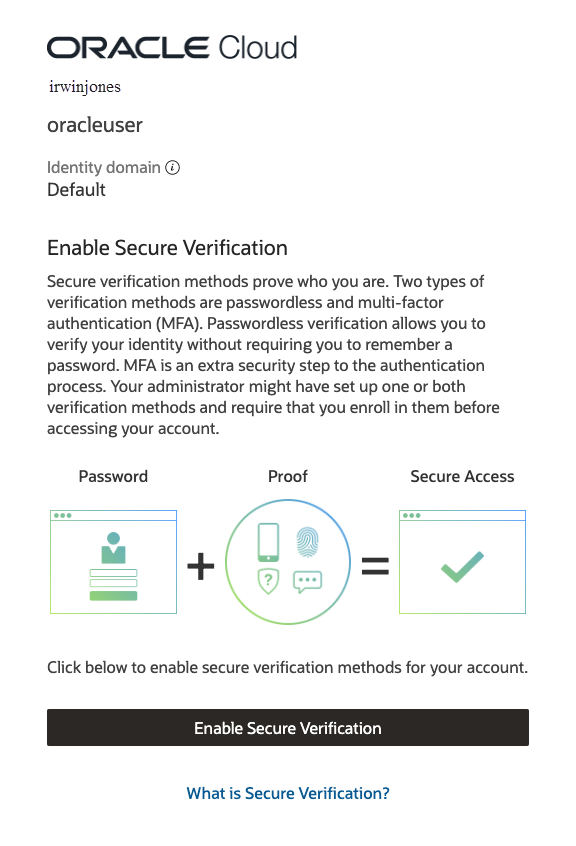

- Déconnectez-vous des domaines d'identité.

- Connectez-vous aux domaines d'identité. Vous devez être invité à entrer une inscription à l'authentification multifacteur. Terminer l'inscription à l'authentification multifacteur à l'aide d'Oracle Mobile Authenticator (OMA). Voir Utilisation de l'application Oracle Mobile Authenticator