Configurer les politiques de gestion des identités et des accès

Le service de flux de données nécessite la configuration de politiques communes dans le service de gestion des identités et des accès (IAM) pour gérer et exécuter des applications Spark.

- politique de niveau de service de flux de données

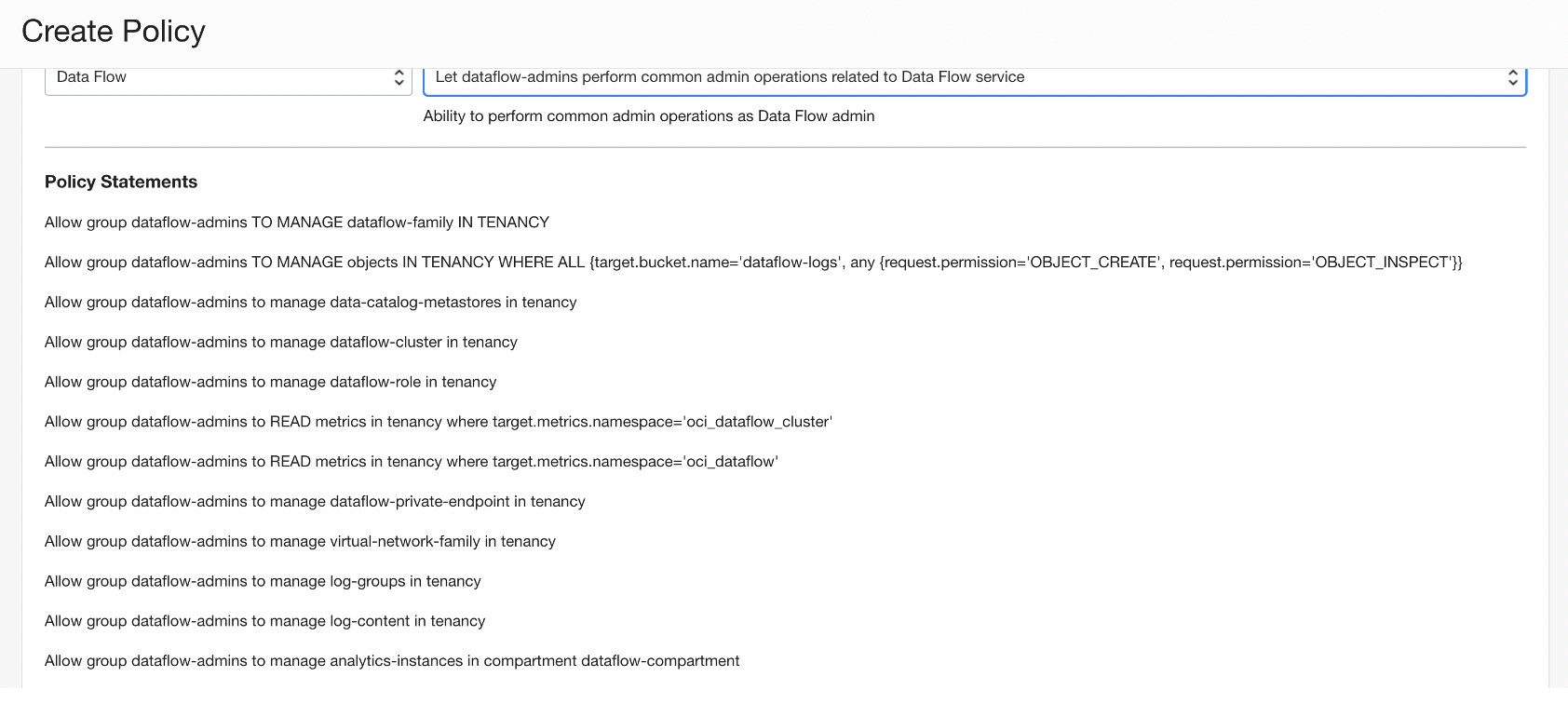

- dataflow-admins-policy

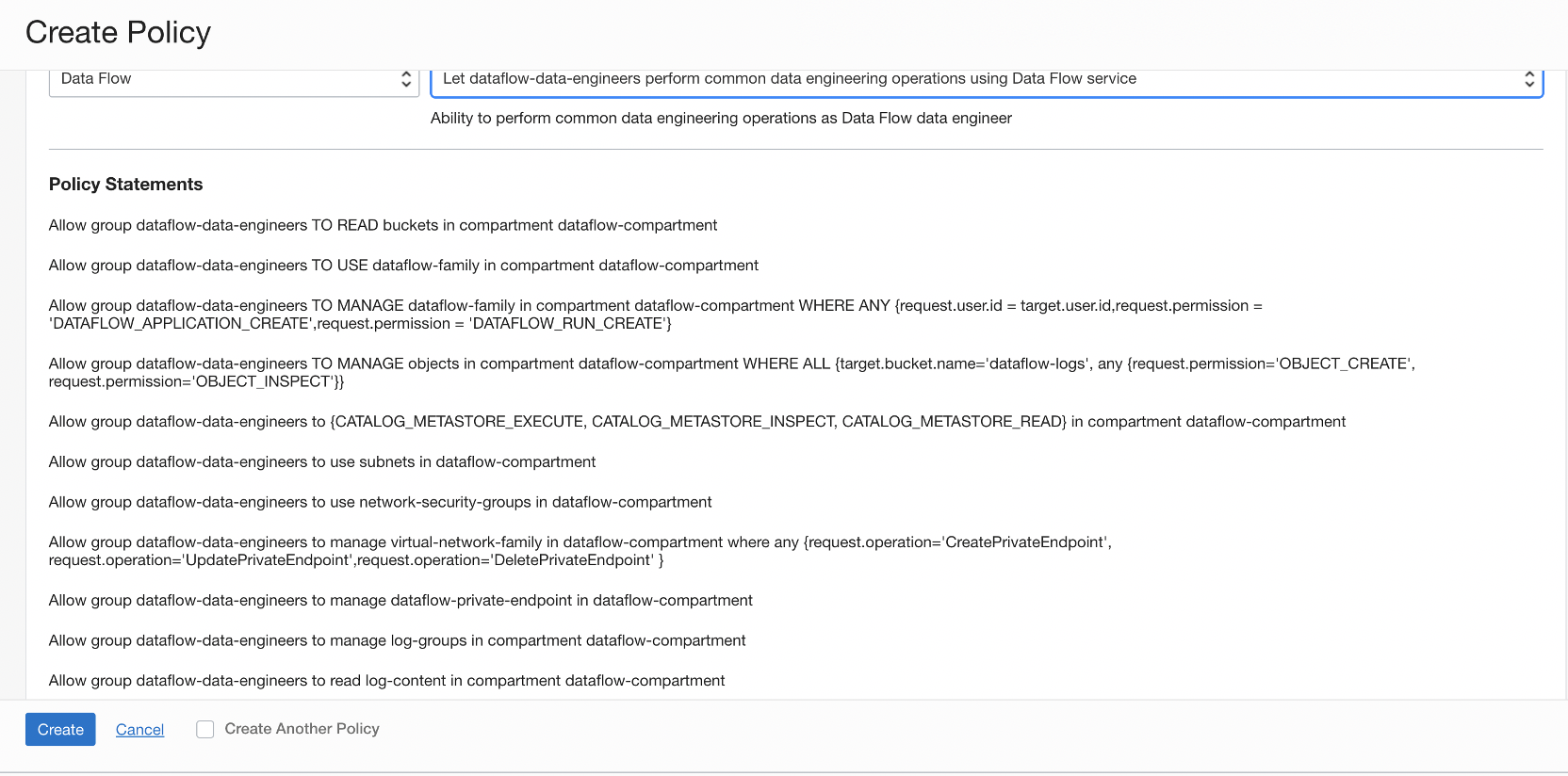

- dataflow-data-engineers-politique

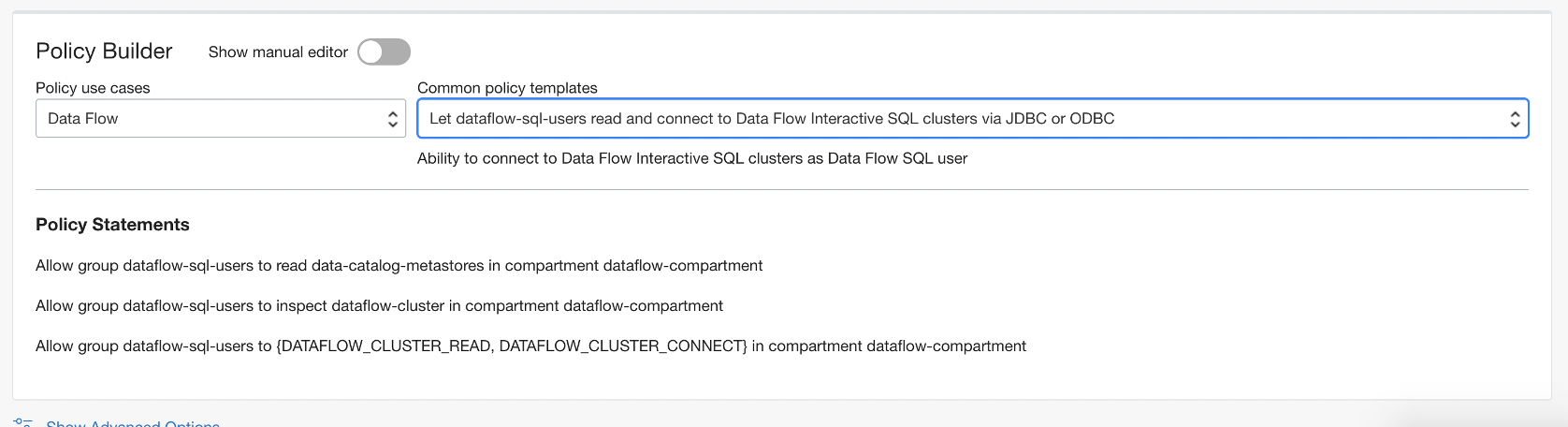

- dataflow-sql-users-policy

Modèles de politique du service de flux

Le service de flux de données fournit quatre modèles de politique commune. Ils sont répertoriés dans l'ordre dans lequel vous devez créer les politiques.

- Permettre aux administrateurs du service de flux de données de gérer toutes les applications et exécutions

- Pour les utilisateurs de type administrateur (ou superutilisateurs) du service qui peuvent effectuer n'importe quelle action sur le service, y compris gérer les applications détenues par d'autres utilisateurs et les exécutions démarrées par n'importe quel utilisateur dans leur location en fonction des politiques affectées au groupe

- Permettre aux utilisateurs du service de flux de données de gérer leurs propres applications et exécutions.

- Tous les autres utilisateurs autorisés à créer et à supprimer leurs propres applications. Ils peuvent toutefois exécuter n'importe quelle application dans leur location, et n'ont aucun autre droit d'administration, comme la suppression d'applications appartenant à d'autres utilisateurs ou l'annulation d'exécutions démarrées par d'autres utilisateurs.

- Autoriser le service de flux de données à effectuer des actions au nom de l'utilisateur ou du groupe sur les objets de la location.

- Le service de flux de données doit être autorisé à effectuer des actions au nom de l'utilisateur ou du groupe sur des objets de la location.

- (Facultatif) Permettre aux utilisateurs du service de flux de données de créer, de modifier ou de créer des points d'extrémité privés.

- Ce modèle de politique permet d'utiliser virtual-network-family, d'accéder à des ressources plus spécifiques et à des opérations spécifiques, et de modifier la configuration du réseau.

Création de politiques à l'aide de modèles IAM Policy Builder

Utilisez les modèles du générateur de politiques IAM pour créer vos politiques pour le service de flux de données.

- Dans le menu de navigation, sélectionnez Identité et sécurité.

- Sous Identité sélectionnez Politiques.

Créer manuellement des politiques

Plutôt que d'utiliser les modèles GIA pour créer les politiques du service de flux de données, vous pouvez les créer vous-même dans le générateur de politiques GIA.

Pour créer manuellement les politiques suivantes, suivez les étapes décrites dans la section Gestion des politiques du service IAM avec des domaines d'identité ou sans domaines d'identité :

- Pour les utilisateurs de type administrateur (ou superutilisateurs) du service qui peuvent effectuer n'importe quelle action sur le service, y compris gérer les applications détenues par d'autres utilisateurs et les exécutions démarrées par n'importe quel utilisateur dans leur location en fonction des politiques affectées au groupe :

- Créez un groupe dans votre service d'identité appelé

dataflow-adminet ajoutez des utilisateurs à ce groupe. - Créez une politique nommée

dataflow-adminet ajoutez les énoncés suivants :ALLOW GROUP dataflow-admin TO READ buckets IN <TENANCY>ALLOW GROUP dataflow-admin TO MANAGE dataflow-family IN <TENANCY>ALLOW GROUP dataflow-admin TO MANAGE objects IN <TENANCY> WHERE ALL {target.bucket.name='dataflow-logs', any {request.permission='OBJECT_CREATE', request.permission='OBJECT_INSPECT'}}

dataflow-logs. - Créez un groupe dans votre service d'identité appelé

- La deuxième catégorie concerne tous les autres utilisateurs autorisés à créer et à supprimer leurs propres applications. Ils peuvent toutefois exécuter n'importe quelle application dans leur location, et n'ont aucun autre droit administratif, comme la suppression d'applications appartenant à d'autres utilisateurs ou l'annulation d'exécutions commencées par d'autres utilisateurs.

- Créez un groupe dans votre service d'identité nommé

dataflow-userset ajoutez des utilisateurs à ce groupe. - Créez une politique nommée

dataflow-userset ajoutez les énoncés suivants :ALLOW GROUP dataflow-users TO READ buckets IN <TENANCY>ALLOW GROUP dataflow-users TO USE dataflow-family IN <TENANCY>ALLOW GROUP dataflow-users TO MANAGE dataflow-family IN <TENANCY> WHERE ANY {request.user.id = target.user.id, request.permission = 'DATAFLOW_APPLICATION_CREATE', request.permission = 'DATAFLOW_RUN_CREATE'}ALLOW GROUP dataflow-users TO MANAGE objects IN <TENANCY> WHERE ALL {target.bucket.name='dataflow-logs', any {request.permission='OBJECT_CREATE', request.permission='OBJECT_INSPECT'}}

- Créez un groupe dans votre service d'identité nommé

Ces politiques vous permettent d'utiliser le service de journalisation pour Oracle Cloud Infrastructure avec le service de flux de données.

log-group, mais pour effectuer des recherches dans le contenu des journaux, vous devez utiliser le type de ressource log-content. Ajoutez les politiques suivantes :allow group dataflow-users to manage log-groups in compartment <compartment_name>

allow group dataflow-users to manage log-content in compartment <compartment_name>

Configuration d'une politique pour la diffusion en continu Spark

Pour utiliser le service de diffusion en continu Spark avec le service de flux de données, vous avez besoin de plus que des politiques communes.

Vous devez avoir créé les politiques communes à l'aide des modèles du générateur de politiques IAM ou manuellement.

Vous pouvez utiliser le générateur de politiques du service IAM pour gérer l'accès aux sources et aux puits vers lesquels vos applications de flux consomment ou produisent. Par exemple, le groupe de flux spécifique ou le seau de stockage d'objets spécifique qui se trouve à un emplacement que vous choisissez. Vous pouvez également suivre ces étapes pour créer manuellement une politique :