Enterprise Performance Management

Oracle Hyperion est une plate-forme Enterprise Performance Management (EPM) utilisée par les équipes des finances pour la fermeture financière, la consolidation, la planification, la budgétisation, les prévisions et l'analyse de rentabilité. Les modules Hyperion de base tels que HFM (Hyperion Financial Management), Planning, Oracle Essbase et Financial Reporting s'appuient sur un système dorsal Oracle AI Database hautement disponible pour stocker les métadonnées, les données transactionnelles et les résultats de calcul.

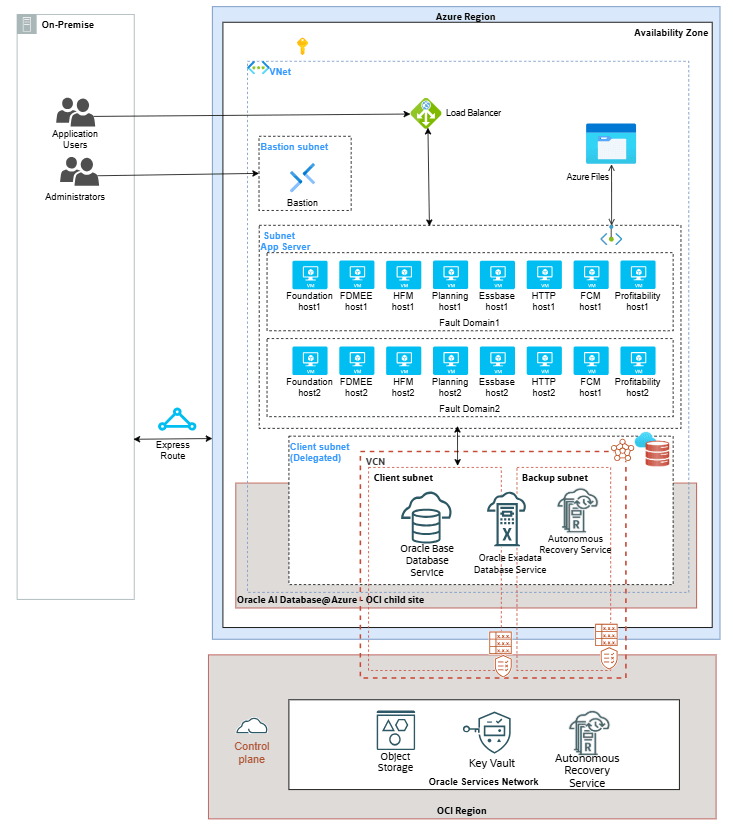

Cette documentation décrit l'architecture de référence pour l'exécution d'Oracle Hyperion dans Microsoft Azure, à l'aide d'Oracle AI Database@Azure pour la couche de base de données et les machines virtuelles Azure pour les niveaux Web, application et Oracle Essbase Hyperion. Cette architecture fournit une configuration à faible latence, car les services Oracle AI Database sont déployés dans le même centre de données Azure, ce qui prend en charge des performances optimales pour les charges de travail de fermeture financière, de planification et de consolidation.

Actuellement, Oracle Exadata Database Service on Dedicated Infrastructure, Oracle Exadata Database Service on Exascale Infrastructure et Oracle Base Database Service sont pris en charge avec Oracle AI Database@Azure. Vous pouvez vérifier la matrice de disponibilité régionale pour déterminer les services pris en charge par les régions OCI et Azure.

Ce document est destiné aux architectes en nuage, aux administrateurs d'infrastructure et aux administrateurs d'Oracle Enterprise Performance Management responsables de la conception, du déploiement et de l'exploitation des environnements Hyperion. Il est recommandé de connaître les applications Oracle Hyperion, Oracle AI Database, Oracle Cloud Infrastructure (OCI) et Microsoft Azure.

Architecture

Cette architecture illustre le déploiement d'applications Oracle Hyperion dans une seule région Azure. Pour les déploiements de reprise après sinistre, une architecture similaire peut être mise en œuvre dans plusieurs régions Azure pour prendre en charge les exigences de continuité des activités. Le niveau de base de données peut être configuré à l'aide d'Oracle Active Data Guard avec Oracle Database@Azure. La pile d'applications Oracle Hyperion, y compris les composants Web, Application et Essbase, peut utiliser des mécanismes de synchronisation de fichiers tels que rsync pour répliquer des artefacts d'application, des fichiers de configuration et des systèmes de fichiers partagés entre les régions.

Pour plus d'informations sur la conception et la mise en oeuvre des architectures de reprise après sinistre, voir Oracle Maximum Availability Architecture pour Oracle AI Database@Azure.

Cette architecture déploie tous les composants au sein d'une seule région Azure et met en évidence des considérations de conception importantes pour Oracle Hyperion sur Azure avec Oracle AI Database@Azure.

Niveau de réseau

Cette architecture présente un déploiement de région Azure unique d'un environnement Oracle Hyperion conçu pour assurer une connectivité à faible latence. La disposition du réseau se compose d'un réseau virtuel Azure (VNet) avec des sous-réseaux dédiés pour l'hôte bastion Azure, l'équilibreur de charge, les serveurs Web Oracle Hyperion, les serveurs d'applications et le niveau de base de données.

La couche de base de données utilise Oracle AI Database@Azure, qui doit être déployé dans un sous-réseau délégué Azure. Les services Oracle AI Database@Azure ne peuvent être provisionnés que dans des sous-réseaux délégués affectés à Oracle. La connectivité aux environnements sur place peut être établie à l'aide d'Azure ExpressRoute pour un accès privé à faible latence.

L'hôte bastion Azure est déployé dans un sous-réseau avec une adresse IP publique, tandis que tous les autres composants Oracle Hyperion et de base de données résident dans des sous-réseaux sans adresses IP publiques. Les adresses IP publiques peuvent être associées à des instances spécifiques en fonction des exigences commerciales ou opérationnelles. L'accès sécurisé aux instances privées est fourni par le port 22 (SSH) au moyen de l'hôte bastion Azure ou par Azure ExpressRoute lorsque la connectivité directe aux centres de données sur place est configurée.

Les composants de l'application Oracle Hyperion sont déployés dans une zone de disponibilité unique pour assurer une connectivité à faible latence. La base de données est déployée dans une seule zone de disponibilité avec Oracle RAC activé par défaut. Pour la redondance régionale, la base de données peut être déployée dans une deuxième zone de disponibilité à l'aide d'Oracle Data Guard, ce qui assure la haute disponibilité et la reprise après sinistre au niveau régional.

- Lors de la planification de l'espace d'adresses IP, tenez compte des exigences du sous-réseau Oracle AI Database@Azure et analysez les scénarios de consommation de l'espace.

- Planifiez soigneusement la configuration DNS, en particulier lors de l'utilisation de résolveurs DNS personnalisés, afin de prendre en charge les exigences de résolution DNS d'Oracle AI Database@Azure .

- Pour les architectures de reprise après sinistre multi-région, tenez compte des modèles de connectivité réseau détaillés et du routage inter-région pour Oracle AI Database@Azure.

- Consultez les préalables de sauvegarde et de récupération au début de la phase de conception pour vous assurer que les exigences en matière d'accès au réseau sont satisfaites.

- Utilisez des groupes de sécurité de réseau pour restreindre l'accès aux machines virtuelles de base de données :

- Autoriser l'accès SSH (port 22) uniquement au moyen de l'hôte bastion Azure.

- Autoriser le trafic de base de données (port 1521) exclusivement à partir des sous-réseaux d'applications Oracle Hyperion approuvés et des réseaux sur place autorisés.

Hôte bastion

Azure Bastion est un service entièrement géré qui fournit un point d'accès administratif sécurisé et contrôlé au réseau virtuel Azure hébergeant les charges de travail Oracle Hyperion.

L'hôte bastion Azure est déployé dans un sous-réseau dédié (AzureBastionSubnet) et fournit un accès privé et sécurisé aux machines virtuelles dans des sous-réseaux sans adresses IP publiques, ce qui garantit qu'elles ne sont pas directement exposées à l'Internet public. En utilisant Azure Bastion, l'architecture maintient un point d'accès connu unique qui peut être surveillé et audité de manière centralisée, tout en évitant la nécessité d'exposer des adresses IP publiques ou d'ouvrir des ports entrants sur des machines virtuelles individuelles.

Dans cette architecture, Azure Bastion ne nécessite pas d'adresse IP publique sur les machines virtuelles cibles. L'accès administrateur est établi via TLS (port 443) via le portail Azure ou les clients natifs pris en charge. Les groupes de sécurité de réseau des sous-réseaux cibles n'ont pas besoin de règles SSH ou RDP entrantes, ce qui réduit la surface d'attaque. L'accès à Azure Bastion peut être restreint et géré à l'aide du contrôle d'accès basé sur les rôles Azure (RBAC) et de l'authentification Azure Active Directory.

Azure Bastion permet aux administrateurs de se connecter à des machines virtuelles sans adresse IP publique dans des sous-réseaux à l'aide de SSH pour Linux et RDP pour Windows. Les connexions sont lancées à partir du poste de travail local de l'administrateur et mandatées au moyen du service d'hôte bastion, ce qui garantit que les données d'identification et les sessions ne sont pas exposées au réseau public.

En centralisant l'accès administratif et en éliminant l'exposition directe aux machines virtuelles, Azure Bastion améliore la sécurité tout en maintenant l'accès opérationnel aux charges de travail privées.

Niveau d'application Oracle Hyperion

Tous les composants du niveau d'application Oracle Hyperion sont configurés pour se connecter aux instances Oracle Database actives déployées sur Oracle Database@Azure. Le niveau application héberge les principaux services Oracle Hyperion EPM responsables de la consolidation financière, de la planification, de l'analyse, de l'intégration des données et de la gestion de la clôture financière. Ces composants sont répartis sur plusieurs machines virtuelles pour prendre en charge la haute disponibilité, l'évolutivité et la sécurité.

- Composants EPM Hyperion de base

- Services de base :

Fournit la couche d'infrastructure partagée pour Hyperion EPM, notamment le provisionnement des utilisateurs, la sécurité, l'authentification, la gestion des métadonnées et la gestion du cycle de vie. Foundation Services permet une gouvernance centralisée dans toutes les applications Hyperion.

- Hyperion Financial Management (HFM) :

Application Web utilisée pour la consolidation financière, la production de rapports réglementaires et l'analyse financière. HFM prend en charge des structures de propriété complexes, la conversion de devises, les éliminations intersociétés et les contrôles de vérification.

- Hyperion Planning :

Prend en charge la budgétisation d'entreprise, les prévisions et la planification basée sur des inducteurs. Les applications de planification permettent la modélisation de scénarios, les approbations de flux de travail et l'intégration aux règles de calcul pour l'analyse par simulation.

- Oracle Essbase :

Serveur d'analyse multidimensionnelle haute performance qui permet des agrégations, des calculs et des analyses ad hoc rapides. Essbase sous-tend de nombreux cas d'utilisation en matière de planification, de prévision et de production de rapports.

- Financial Data Quality Management, Enterprise Edition (FDMEE) :

Gère l'intégration et la qualité des données, y compris le mappage, la validation et le chargement des données financières des systèmes sources dans les applications Hyperion.

- Profitability and Cost Management :

Permet la ventilation des coûts, l'analyse de rentabilité et la mesure du rendement pour les produits, les clients, les canaux et les unités d'affaires.

- Financial Close Management (FCM) :

Financial Close Management orchestre et surveille le processus de fermeture financière de bout en bout en gérant les tâches, les dépendances, les approbations et les rapprochements. Il fournit une visibilité en temps réel de l'état de clôture, applique des procédures de clôture normalisées et prend en charge la vérifiabilité entre les entités et les périodes de reporting.

- Gestion des taxes :

Hyperion Tax Management prend en charge le provisionnement, la conformité et la production de rapports de taxes en centralisant les calculs de taxe et la collecte de données. Elle permet aux organisations de gérer les positions courantes et différées en matière d'impôt, de se conformer aux exigences réglementaires et de réduire les efforts manuels grâce à des flux de travail et à des contrôles automatisés.

- Financial Reporting :

Hyperion Financial Reporting fournit des états financiers, des rapports de gestion et des divulgations hautement formatés et de qualité production. Il prend en charge les exigences législatives, réglementaires et de production de rapports de gestion, avec des définitions de rapport réutilisables et un accès sécurisé entre les parties prenantes financières.

- Services de base :

- Composants du serveur Web et du serveur d'applications

- Oracle HTTP Server (OHS) :

Agit en tant que point d'entrée Web pour les applications Hyperion EPM, traitant les demandes HTTP/HTTPS entrantes et généralement dirigées par un équilibreur de charge Azure.

- Oracle WebLogic Server :

Héberge les applications et les services Web Hyperion EPM, notamment les composants Foundation, Planning, HFM, FDMEE et Workspace. Les domaines WebLogic sont généralement déployés sur plusieurs noeuds pour une haute disponibilité.

- Oracle HTTP Server (OHS) :

- Stockage de fichiers Azure :

Il est utilisé pour héberger les fichiers binaires partagés du logiciel Hyperion, les fichiers de configuration, les journaux et les artefacts d'application. Un système de fichiers centralisé peut être monté sur les serveurs Web, d'application et Oracle Essbase Hyperion pour assurer la cohérence et simplifier la maintenance logicielle. Azure Files Premium est recommandé au lieu d'Azure Files Standard pour fournir un débit plus élevé et une latence plus faible.

Niveau de base de données

- Service Oracle Exadata Database sur une infrastructure dédiée

- Service Oracle Exadata Database sur une infrastructure exaflopique

- Service de base de données de base OracleNote

Oracle Base Database Service n'est recommandé que pour les instances de développement ou de bac à sable.

Les instances de base de données sont configurées pour la haute disponibilité avec Oracle Real Application Clusters (RAC) activé. Pour assurer la redondance des zones de disponibilité de la base de données, utilisez Oracle Active Data Guard en mode synchrone pour répliquer la base de données entre les zones de disponibilité.

- Connectivité du réseau fédérateur Azure à l'aide de l'appairage VNet ou

- Connectivité du réseau fédérateur OCI à l'aide de l'appairage de VCN avec des passerelles d'appairage local

Le port 1521 est utilisé pour la connectivité de base de données et pour les services de transport des données de journalisation Oracle Active Data Guard, qui transmettent les fichiers de journalisation entre les bases de données principale et de secours. Pour des considérations détaillées sur la conception du réseau, voir Architecture de disponibilité maximale (MAA).

Sauvegarde et récupération

Les sauvegardes de base de données automatisées peuvent être configurées à l'aide du service de récupération autonome d'Oracle ou du stockage d'objets OCI, selon les besoins de récupération et de service de base de données sélectionnés.

Chiffrement des données

Pour les données en transit, les services Oracle AI Database@Azure sont accessibles uniquement par des canaux de communication chiffrés. Par défaut, le client Oracle Net est configuré pour utiliser des sessions chiffrées, ce qui garantit que toutes les connexions à la base de données sont protégées en transit.

Oracle AI Database@Azure protège les données au repos à l'aide de TDE (Transparent Data Encryption), activé par défaut et ne nécessitant aucune configuration de client. TDE chiffre automatiquement les fichiers de base de données, les fichiers de journalisation et d'annulation, les sauvegardes et autres données persistantes lorsqu'ils sont écrits dans le stockage, et déchiffre de manière transparente les données lorsqu'elles sont accessibles par des processus autorisés. Le chiffrement est géré à l'aide d'un modèle de clé hiérarchique, où une clé de chiffrement principale protège les clés d'espace-table qui, à leur tour, chiffrent les données.

Oracle AI Database@Azure prend en charge les options de clé gérées par Oracle et par le client pour TDE. Avec les clés gérées par Oracle, les clés de chiffrement sont générées, stockées et gérées automatiquement par Oracle. Avec des clés gérées par le client, les clients peuvent contrôler de manière centralisée la gestion du cycle de vie, la rotation et l'audit des clés en intégrant OCI Vault, Oracle Key Vault ou Azure Key Vault (AKV).

Oracle Data Guard inter-régions n'est pas pris en charge lorsque les clés de chiffrement gérées par le client sont stockées dans le service de chambre forte de clés VaultAzure de la clé Azure (AKV)

Migration vers Oracle AI Database@Azure

Oracle Zero Downtime Migration (ZDM) fournit plusieurs flux de travail de migration pour déplacer des bases de données Hyperion vers Oracle AI Database@Azure.

- Migration physique en ligne :

Le flux de travail de migration physique en ligne prend en charge les migrations entre les mêmes versions de base de données et plates-formes. Cette approche utilise le transfert direct de données et la méthode de restauration à partir du service pour créer la base de données cible, évitant ainsi l'utilisation d'un stockage de sauvegarde intermédiaire. Oracle Data Guard permet de synchroniser les bases de données source et cible, ce qui permet une migration avec un temps d'arrêt minimal.

- Migration physique hors ligne :

Le flux de travail de migration physique hors ligne prend en charge les migrations entre les mêmes versions de base de données et plates-formes. La base de données cible est créée à l'aide de la sauvegarde et de la restauration de Recovery Manager (RMAN). Azure Files est utilisé pour fournir un partage de fichiers NFS pour le stockage des fichiers de sauvegarde RMAN pendant le processus de migration.

- Migration logique en ligne :

Le flux de travail logique de migration en ligne prend en charge les migrations entre les mêmes versions de base de données et les différentes plates-formes ou entre différentes versions. Ce flux de travail utilise l'exportation et l'importation d'Oracle Data Pump pour créer la base de données cible. Azure Files fournit un partage de fichiers NFS pour stocker les fichiers dump Data Pump. Oracle GoldenGate est utilisé pour synchroniser les bases de données source et cible, ce qui permet une migration avec un temps d'arrêt minimal.

- Migration physique en ligne :

Le flux de travail de migration logique hors ligne prend en charge les migrations entre des versions et des plates-formes de base de données identiques ou différentes. La base de données cible est créée à l'aide de l'exportation et de l'importation d'Oracle Data Pump. Azure Files fournit un partage de fichiers NFS pour stocker les fichiers dump Data Pump utilisés lors de la migration.

Aperçu des composants

| Composant | Fonction |

|---|---|

| Oracle AI Database@Azure | Oracle AI Database@Azure fournit une base de données Oracle Exadata déployée et exploitée dans Azure avec une intégration native Azure. Il combine les performances d'Oracle Exadata Database et les fonctionnalités d'Oracle AI Database aux modèles de réseau, de sécurité et de consommation d'Azure. L'offre comprend Oracle Exadata Database, Oracle Exadata Database Service on Exascale Infrastructure et Oracle Base Database Service pour l'hébergement de la couche de base de données pour Oracle Hyperion. |

| Équilibreur de charge Azure | Azure Load Balancer répartit le trafic entrant entre les serveurs Web ou d'applications et surveille en continu les sondes d'état dorsales pour envoyer le trafic uniquement aux instances saines. Cela garantit une répartition uniforme du trafic, une haute disponibilité et un basculement automatique sans application. |

| Hôte bastion Azure | Azure Bastion permet un accès RDP et SSH sécurisé aux machines virtuelles sur HTTPS sans nécessiter d'adresses IP publiques. Il améliore la sécurité en centralisant l'accès administratif et en réduisant l'exposition aux menaces Internet entrantes. |

| Service de récupération autonome | Le service de récupération autonome offre une sauvegarde automatisée, une protection continue des données et une récupération rapide pour les bases de données Oracle AI Database. Il réduit les pertes de données et le temps de récupération en gérant de manière autonome les opérations de sauvegarde, de validation et de restauration. |

| Stockage d'objets | Le service de stockage d'objets fournit un stockage durable et évolutif pour les données non structurées à l'aide d'un modèle de seau et d'objet. Il est couramment utilisé pour les sauvegardes, l'archivage et le partage de données avec des contrôles de sécurité et de cycle de vie intégrés. |

| Chambre forte OCI | OCI Vault fournit une gestion centralisée des clés de chiffrement et des clés secrètes à l'aide de modules de sécurité matériel gérés par Oracle. Il offre une sécurité renforcée, une rotation des clés et un contrôle d'accès pour la protection des données sur l'ensemble des services OCI. |

| Fichiers Azure | Azure Files fournit un stockage de fichiers partagé entièrement géré à l'aide des protocoles SMB et NFS standard. Il permet aux applications d'accéder à des partages de fichiers évolutifs et hautement disponibles sans gérer les systèmes de stockage sous-jacents. |

| Chambre forte de clés Azure | Azure Key Vault est un service géré qui fournit un stockage sécurisé et une gestion du cycle de vie pour les informations sensibles telles que les clés secrètes, les clés de chiffrement et les certificats utilisés par les applications d'entreprise. |

En savoir plus

- En savoir plus sur le système Oracle Enterprise Performance Management

- Prise en charge des applications Hyperion exécutées dans un environnement multinuage (ID document 3066767.1)