PeopleSoft

PeopleSoft est une suite d'applications d'entreprise Oracle qui prend en charge les solutions de gestion du capital humain, financières, de chaîne d'approvisionnement et de campus. Si vous voulez déployer PeopleSoft dans Google Cloud ou migrer PeopleSoft de votre centre de données vers Google Cloud, vous pouvez planifier une topologie sécurisée à faible latence en tirant parti d'Oracle AI Database@Google Cloud.

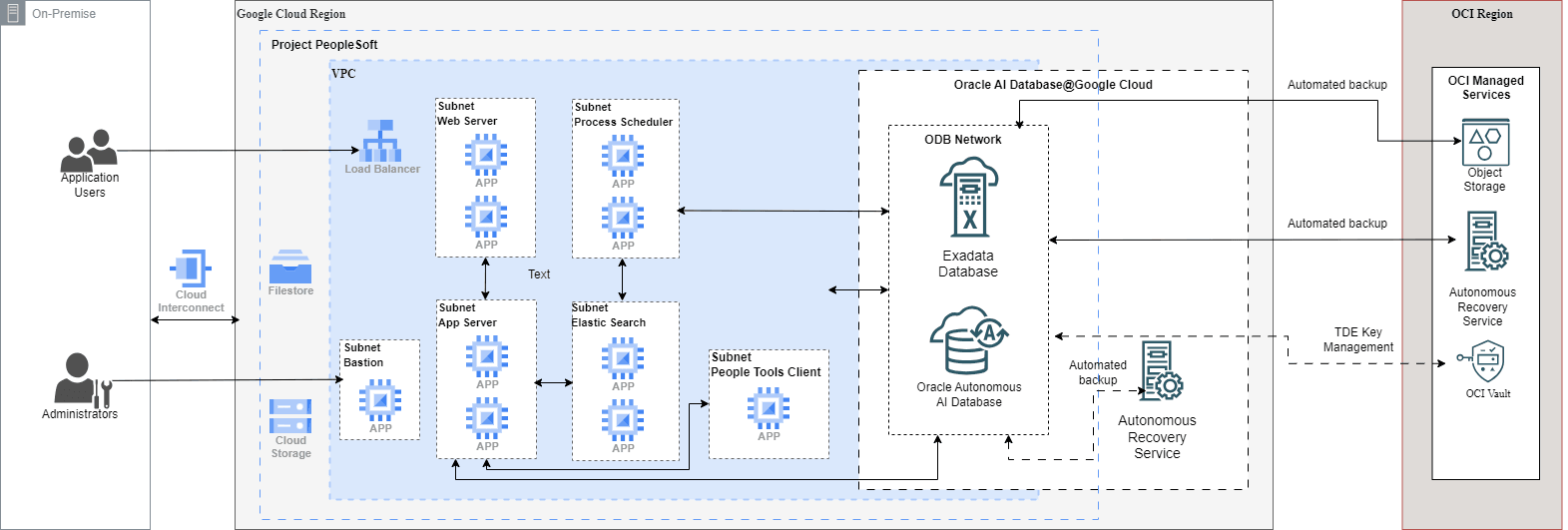

Découvrez l'architecture de référence pour exécuter Oracle PeopleSoft dans Google Cloud en tirant parti d'Oracle AI Database@Google Cloud pour la couche Database et de Google Compute Engineer (GCE) pour les couches Web et d'application. Cette configuration fournit une configuration à faible latence, car les services Oracle AI Database sont déployés dans le même centre de données Google Cloud.

Actuellement, Oracle Exadata Database Service on Dedicated Infrastructure, Oracle Autonomous AI Database Service et Oracle Exadata Database Service on Exascale Infrastructure sont pris en charge avec Oracle AI Database@Google Cloud. Vous pouvez vérifier la matrice de disponibilité régionale pour déterminer les services pris en charge par les régions OCI et Google Cloud.

Ce document est destiné aux architectes en nuage, aux administrateurs d'infrastructure et aux administrateurs de système PeopleSoft responsables de la conception, du déploiement et de l'exploitation des environnements PeopleSoft. Il est recommandé de connaître l'architecture et les composants PeopleSoft, Oracle AI Database et les plates-formes en nuage, notamment Oracle Cloud Infrastructure (OCI) et Google Cloud Platform (GCP).

Architecture

Cette architecture présente le déploiement des applications Oracle PeopleSoft dans la zone de disponibilité unique de la région GCP. Pour le déploiement de la reprise après sinistre, une configuration similaire peut être déployée dans plusieurs régions GCP. Pour configurer les bases de données afin qu'elles utilisent Oracle Active Data Guard et la pile d'applications, vous pouvez utiliser rsync pour synchroniser les systèmes de fichiers entre les régions. Pour plus d'informations sur la conception et la mise en oeuvre des architectures de reprise après sinistre, voir Oracle Maximum Availability Architecture pour Oracle AI Database@Google Cloud.

Cette architecture déploie tous les composants au sein d'une seule région GCP et met en évidence les considérations de conception importantes pour PeopleSoft sur GCP avec Oracle AI Database@Google Cloud.

Niveau de réseau

Cette architecture présente le déploiement de l'application PeopleSoft dans une zone de disponibilité unique de GCP, garantissant une faible latence. L'architecture se compose d'un Google Cloud VPC avec hôte bastion, équilibreur de charge, serveur Web, serveur d'applications, programmateur de processus et serveur élastique dans des sous-réseaux distincts et réseau ODB avec Oracle AI Database. La connectivité aux environnements sur place peut être établie à l'aide de Cloud Interconnect (Dedicated/Partner) avec Cloud Router pour un accès privé à faible latence (ou Cloud VPN comme alternative). Les instances de machine virtuelle du moteur de calcul pour le serveur Web, le serveur d'applications, le programmateur de processus et le serveur élastique peuvent être placées dans plusieurs groupes d'instances.

L'hôte bastion est déployé dans un sous-réseau avec une adresse IP externe (publique), tandis que tous les autres composants PeopleSoft et de base de données résident dans des sous-réseaux sans adresses IP externes. Les adresses IP externes peuvent être associées à des instances spécifiques en fonction des exigences commerciales ou opérationnelles. L'accès sécurisé aux instances privées est fourni par port22 (SSH) au moyen de l'hôte bastion ou par l'intermédiaire de Cloud Interconnect/VPN lorsque la connectivité directe aux centres de données sur place est configurée.

Les composants d'application PeopleSoft sont déployés sur une seule zone GCP pour assurer une connectivité à faible latence. La base de données est déployée dans une seule zone avec Oracle RAC activé par défaut. Pour la redondance régionale, la base de données peut être déployée dans une deuxième zone ou région à l'aide d'Oracle Data Guard, ce qui assure la haute disponibilité et la récupération après sinistre au niveau régional.

Considérations relatives à la conception du réseau

- Lors de la planification de l'espace d'adresses IP, tenez compte des exigences du sous-réseau Oracle AI Database@Google Cloud et des scénarios de consommation de l'espace d'adressage.

- Planifiez la configuration DNS avec soin, en particulier lors de l'utilisation de résolveurs DNS personnalisés, pour prendre en charge les exigences de résolution DNS d'Oracle AI Database@Google Cloud.

- Pour les architectures de reprise après sinistre multi-région, tenez compte des modèles de connectivité réseau détaillés et du routage inter-région pour Oracle AI Database@Google Cloud.

- Consultez les préalables de sauvegarde et de récupération au début de la phase de conception pour vous assurer que les exigences en matière d'accès au réseau sont satisfaites.

- Utilisez des groupes de sécurité de réseau pour restreindre l'accès aux machines virtuelles de base de données :

- Autoriser l'accès SSH (port 22) uniquement au moyen de la machine virtuelle de l'hôte bastion GCP.

- Autoriser le trafic de base de données (port 1521) exclusivement à partir des sous-réseaux d'applications PeopleSoft approuvés et des réseaux sur place autorisés.

Hôte bastion

Un hôte bastion GCP fournit un point d'accès administratif sécurisé et contrôlé au VPC Google Cloud hébergeant des charges de travail Oracle PeopleSoft.

L'hôte bastion est déployé dans un sous-réseau de gestion public dédié et agit comme un point de saut pour atteindre les machines virtuelles dans les sous-réseaux privés qui n'ont pas d'adresses IP externes (publiques), s'assurant qu'elles ne sont pas directement exposées à l'Internet public. En utilisant un hôte bastion, l'architecture maintient un point d'accès connu unique qui peut être surveillé et vérifié de manière centralisée, tout en évitant la nécessité d'exposer des adresses IP publiques ou d'ouvrir des ports entrants sur des machines virtuelles individuelles.

Dans cette architecture, les machines virtuelles cibles ne nécessitent pas d'adresses IP externes. L'accès administratif est établi à l'aide de SSH (port 22) à partir d'un poste de travail administrateur vers l'hôte bastion, puis à partir de l'hôte bastion vers les instances privées sur des adresses IP internes. Les règles de pare-feu peuvent avoir une portée étroite afin que le protocole SSH entrant soit autorisé uniquement sur l'hôte bastion (par exemple, à partir d'intervalles d'adresses IP publiques de l'entreprise) et que les sous-réseaux privés autorisent le protocole SSH/RDP uniquement à partir du sous-réseau bastion ou du compte de service bastion, réduisant ainsi la surface d'attaque.

Comme alternative à un hôte bastion traditionnel avec une adresse IP publique, GCP prend également en charge le transfert TCP par mandataire IAP (Identity-Aware Proxy), qui permet un accès administratif aux instances privées sans ouvrir SSH/RDP entrant à partir d'Internet. Avec IAP, l'accès est authentifié et autorisé à l'aide de Cloud IAM, et les sessions peuvent être enregistrées au moyen des journaux d'audit Cloud. Cette approche réduit encore l'exposition en gardant les instances privées et en minimisant le besoin de règles de pare-feu entrantes.

L'hôte bastion permet aux administrateurs de se connecter aux composants PeopleSoft privés à l'aide de SSH pour Linux et de RDP pour Windows (le cas échéant). Les connexions sont lancées à partir du poste de travail de l'administrateur et acheminées via l'hôte bastion (ou via IAP), ce qui garantit que les sessions d'administration sont contrôlées, vérifiables et non directement exposées au réseau public.

En centralisant l'accès administratif et en éliminant l'exposition directe aux machines virtuelles, un modèle d'hôte bastion GCP (ou accès basé sur IAP) améliore la sécurité tout en maintenant l'accès opérationnel aux charges de travail privées.

Niveau d'application PeopleSoft

Toutes les instances du niveau application sont configurées et connectées aux instances de base de données actives. Le niveau application contient les composants suivants de l'architecture Internet PeopleSoft :

- PeopleSoft serveurs Web : Les serveurs Web PeopleSoft reçoivent les demandes d'application de l'environnement Web, d'Internet et de l'intranet au moyen de l'équilibreur de charge. Le trafic entrant est réparti par l'équilibreur de charge sur le port 8000 (exemple). Il transmet les demandes au port Oracle Tuxedo Jolt sur le serveur d'applications. Dans le diagramme de l'architecture, plusieurs serveurs Web sont déployés pour prendre en charge la haute disponibilité.

- Serveurs ElasticSearch : Le cadre de recherche Oracle PeopleSoft fournit une méthode standard pour utiliser les index de recherche pour toutes les applications PeopleSoft. Le cadre de recherche dépend des serveurs ElasticSearch et interagit avec les serveurs Web PeopleSoft sur le port 9200 (exemple).

- PeopleSoft serveurs d'applications : Les serveurs d'applications PeopleSoft gèrent la majeure partie de la charge de travail dans le système PeopleSoft. Il exécute la logique métier et traite toutes les demandes d'application du serveur Web via les ports Oracle Tuxedo Jolt sur le port 9000 (exemple). Le serveur d'applications gère également la connexion SQL à la base de données sur le port 1521. Les demandes d'application sont reçues sur le serveur Web, transmises aux serveurs d'applications, puis soumises aux serveurs de base de données.

- PeopleSoft Process Scheduler : Une instance de PeopleSoft Process Scheduler est requise pour exécuter des traitements ou des tâches par lots, par exemple NVision.

- Client PeopleTools : Les clients PeopleTools sont basés sur Windows et sont également appelés environnements de développement PeopleTools. Ces clients s'exécutent sur les plates-formes Microsoft Windows prises en charge et peuvent se connecter à la base de données PeopleSoft à l'aide d'un logiciel de connectivité client (connexion à deux niveaux) sur le port 1521 ou au moyen d'un serveur d'applications PeopleSoft (connexion à trois niveaux) sur le port 7000. Le client PeopleTools fait partie intégrante de l'architecture Internet PeopleSoft, car il aide les administrateurs à effectuer des tâches de gestion et de migration.

Configurez le stockage de fichiers Google Cloud pour stocker temporairement le logiciel PeopleSoft. Un seul système de fichiers partagé peut être créé pour distribuer et partager des fichiers binaires logiciels entre les serveurs d'applications, les serveurs Web et les serveurs Elasticsearch PeopleSoft. Filestore est généralement utilisé à cette fin (NFS), et un niveau Filestore plus performant (par exemple, Enterprise/High Scale, le cas échéant) est recommandé sur les niveaux inférieurs pour fournir un débit plus élevé et une latence plus faible.

Niveau de base de données

Pour les exigences de haute disponibilité, nous vous recommandons d'utiliser l'une des options suivantes d'Oracle AI Database@Google Cloud pour configurer les instances de base de données PeopleSoft :

- Base de données Oracle Autonomous AI Database sans serveur

- Service Oracle Exadata Database sur une infrastructure dédiée

- Service Oracle Exadata Database sur une infrastructure exaflopique

Les instances de base de données sont configurées pour la haute disponibilité avec Oracle Real Application Clusters (RAC) activé. Pour assurer la redondance des zones de disponibilité de la base de données, utilisez Oracle Active Data Guard en mode synchrone pour répliquer la base de données entre les zones de disponibilité.

Pour Active Data Guard, une condition préalable est l'établissement d'un chemin de réseau privé entre les zones de disponibilité au moyen des éléments suivants :

- Déployer deux réseaux ODB différents dans un VPC, ou

- Connectivité du réseau fédérateur OCI à l'aide de l'appairage de VCN avec des passerelles d'appairage local

Le port 1521 doit être ouvert pour la communication avec Oracle Active Data Guard, car les services de transport Data Guard utilisent le port 1521 pour transmettre les fichiers de journalisation. Pour des considérations détaillées sur la conception du réseau, voir Architecture de disponibilité maximale.

Sauvegarde et récupération

Les sauvegardes de base de données automatisées peuvent être configurées à l'aide du service de récupération autonome d'Oracle ou du stockage d'objets OCI, selon les besoins de récupération et de service de base de données sélectionnés.

Chiffrement des données

Pour les données en transit, les services Oracle AI Database@Google Cloud sont accessibles uniquement par des canaux de communication chiffrés. Par défaut, le client Oracle Net est configuré pour utiliser des sessions chiffrées, ce qui garantit que toutes les connexions à la base de données sont protégées en transit.

Oracle AI Database@Google Cloud protège les données au repos à l'aide de TDE (Transparent Data Encryption), activé par défaut et ne nécessitant aucune configuration de client. TDE chiffre automatiquement les fichiers de base de données, les fichiers de journalisation et d'annulation, les sauvegardes et autres données persistantes lorsqu'ils sont écrits dans le stockage, et déchiffre de manière transparente les données lorsqu'elles sont accessibles par des processus autorisés. Le chiffrement est géré à l'aide d'un modèle de clé hiérarchique, où une clé de chiffrement principale protège les clés d'espace-table qui, à leur tour, chiffrent les données.

Oracle Data Guard inter-régions n'est pas pris en charge lorsque les clés de chiffrement gérées par le client sont stockées dans le service de gestion des clés Google Cloud Key Management

Migration vers Oracle AI Database@Google Cloud

Oracle Migration sans temps d'arrêt fournit plusieurs flux de travail de migration pour déplacer les bases de données PeopleSoft vers Oracle AI Database@Google Cloud.

Migration vers la base de données Exadata, la base de données exaflopique et la base de données de base

- Migration physique en ligne

Le flux de travail de migration physique en ligne prend en charge les migrations entre les mêmes versions de base de données et plates-formes. Cette approche utilise le transfert direct de données et la méthode

restore from servicepour créer la base de données cible, évitant ainsi l'utilisation du stockage de sauvegarde intermédiaire. Oracle Data Guard permet de synchroniser les bases de données source et cible, ce qui permet une migration avec un temps d'arrêt minimal. - Migration physique hors ligne

Le flux de travail de migration physique hors ligne prend en charge les migrations entre les mêmes versions de base de données et plates-formes. La base de données cible est créée à l'aide de la sauvegarde et de la restauration de Recovery Manager (RMAN). Google Cloud Filestore est utilisé pour fournir un partage de fichiers NFS pour le stockage des fichiers de sauvegarde RMAN pendant le processus de migration.

- Migration logique en ligne

Le flux de travail logique de migration en ligne prend en charge les migrations entre les mêmes versions de base de données et les différentes plates-formes. Ce flux de travail utilise l'exportation et l'importation d'Oracle Data Pump pour créer la base de données cible. Google Cloud Filestore fournit un partage de fichiers NFS pour stocker les fichiers dump Data Pump. Oracle GoldenGate est utilisé pour synchroniser les bases de données source et cible, ce qui permet une migration avec un temps d'arrêt minimal.

- Migration logique hors ligne

Le flux de travail de migration logique hors ligne prend en charge les migrations entre des versions et des plates-formes de base de données identiques ou différentes. La base de données cible est créée à l'aide de l'exportation et de l'importation d'Oracle Data Pump. Google Cloud Filestore fournit un partage de fichiers NFS pour stocker les fichiers dump Data Pump utilisés lors de la migration.

Migration vers une base de données IA autonome (sans serveur)

- Migration logique en ligne

Le flux de travail logique de migration en ligne prend en charge les migrations entre les mêmes versions de base de données et les différentes plates-formes. Ce flux de travail utilise l'exportation et l'importation d'Oracle Data Pump pour créer la base de données IA autonome cible. Google Cloud Filestore fournit un partage de fichiers NFS pour le stockage des fichiers de vidage Data Pump, tandis qu'Oracle GoldenGate assure la synchronisation des bases de données source et cible afin d'obtenir une migration avec un temps d'arrêt minimal.

- Migration logique hors ligne

Le flux de travail de migration logique hors ligne prend en charge les migrations entre des versions et des plates-formes de base de données identiques ou différentes. La base de données d'intelligence artificielle autonome cible est créée à l'aide d'Oracle Data Pump pour l'exportation et l'importation. Google Cloud Filestore fournit un partage de fichiers NFS pour stocker les fichiers dump Data Pump utilisés lors de la migration.

Aperçu des composants

| Composant | Objectif |

|---|---|

| Oracle AI Database@Google Cloud |

Oracle AI Database@Google Cloud fournit le service Oracle Exadata Database Service on Dedicated Infrastructure, déployé et exploité dans Google Cloud avec l'intégration native de Google Cloud. Il combine les performances d'Exadata et les fonctionnalités d'Oracle AI Database avec des modèles de réseau, de sécurité et de consommation de Google Cloud. L'offre comprend Oracle Exadata Database Service on Dedicated Infrastructure, Oracle Exadata Database Service on Exascale Infrastructure, Oracle Autonomous AI Database Service et Oracle Base Database Service pour l'hébergement de la couche de base de données. |

| Équilibreur de charge | L'équilibreur de charge répartit le trafic entrant entre les serveurs Web ou d'applications et surveille en continu les sondes d'état dorsales pour envoyer le trafic uniquement aux instances saines. Cela garantit une répartition uniforme du trafic, une haute disponibilité et un basculement automatique sans application |

| Hôte bastion | La machine virtuelle Google Cloud Bastion permet un accès RDP et SSH sécurisé aux machines virtuelles sur HTTPS sans avoir besoin d'adresses IP publiques. Il améliore la sécurité en centralisant l'accès administratif et en réduisant l'exposition aux menaces Internet entrantes. |

| Service de récupération autonome | Le service de récupération autonome offre une sauvegarde automatisée, une protection continue des données et une récupération rapide pour les bases de données Oracle AI Database. Il réduit les pertes de données et le temps de récupération en gérant de manière autonome les opérations de sauvegarde, de validation et de restauration. |

| Stockage d'objets | Le service de stockage d'objets fournit un stockage durable et évolutif pour des données non structurées à l'aide d'un modèle de compartiment et d'objet. Il est couramment utilisé pour les sauvegardes, l'archivage et le partage de données avec des contrôles de sécurité et de cycle de vie intégrés |

| Chambre forte OCI | OCI Vault fournit une gestion centralisée des clés de chiffrement et des clés secrètes à l'aide de modules de sécurité matériel gérés par Oracle. Il offre une sécurité renforcée, une rotation des clés et un contrôle d'accès pour la protection des données sur l'ensemble des services OCI. |

| Google Cloud Filestore | Google Cloud Filestore fournit un stockage de fichiers partagé entièrement géré pour Google Cloud à l'aide du protocole NFS standard. Il permet aux applications d'accéder à des partages de fichiers évolutifs, haute performance et hautement disponibles sans gérer les serveurs de fichiers ou l'infrastructure de stockage sous-jacents. |

| Service Google Cloud Key Management (Cloud KMS) | Google Cloud Key Management Service (Cloud KMS) est un service géré qui fournit la création, le stockage et la gestion du cycle de vie sécurisés pour les clés secrètes, les clés de chiffrement et les certificats utilisés par les applications d'entreprise. |

En savoir plus

- PeopleSoft Portail d'information

- PeopleSoft sur Oracle Help Center

- Prise en charge des applications PeopleSoft exécutées dans un environnement multinuage (ID document 3066912.1)

- En savoir plus sur l'authentification unique pour PeopleSoft

- E-SEC : Qu'est-ce que Microsoft Entra et est-il pris en charge pour l'authentification dans PeopleSoft? (ID document 3073875.1)

- E-SEC : PT 8.x Comment configurer les solutions d'authentification unique externe avec PeopleSoft (KB563357)