Préparation de l'environnement réseau du centre de données

L'architecture réseau d'Oracle Private Cloud Appliance repose sur la connectivité Ethernet physique à grande vitesse. Préparez la configuration du réseau du centre de données afin qu'il réponde aux exigences d'intégration du boîtier.

L'infrastructure de réseau de Private Cloud Appliance fait partie intégrante du système et ne doit pas être modifiée. Le réseau ne s'intègre dans aucun cadre de gestion ou de provisionnement de centre de données tel que Cisco ACI, Network Director, ou similaire.

Cependant, Private Cloud Appliance peut communiquer avec la structure ACI Cisco de votre centre de données à l'aide de la fonctionnalité L3Out (routes statiques ou eBGP) fournie par Cisco ACI. Pour plus d'informations sur cette fonction Cisco, voir le guide L3Out de Cisco ACI Fabric.

Aucune modification des commutateurs de réseau dans Private Cloud Appliance n'est prise en charge, à moins que cela ne soit demandé par Oracle Support ou par l'entremise d'un article de connaissances sur le site Web de My Oracle Support.

Pour des informations conceptuelles importantes sur le réseau du boîtier, voir Infrastructure réseau du boîtier privé en nuage. Il décrit les différents réseaux et leurs rôles, les liaisons montantes qui se connectent au réseau du centre de données et les ressources réseau réservées au fonctionnement de l'appliance.

Exigences en matière de liaison montante pour boîtier

Lors de la préparation de l'installation de Private Cloud Appliance, sélectionnez une configuration de liaison montante et configurez le réseau du centre de données pour accepter cette configuration.

Sur chaque commutateur de colonne vertébrale, les ports 1 à 4 peuvent être utilisés pour les liaisons montantes vers le réseau du centre de données. Pour les vitesses de 10Gbps ou 25Gbps, le port du commutateur de colonne vertébrale doit être fractionné à l'aide d'un séparateur à 4 voies ou d'un câble de séparation. Pour des vitesses supérieures de 40Gbps ou 100Gbps, chaque port de commutateur utilise une seule connexion par câble direct.

Les liens montants sont configurés lors de l'initialisation du système, en fonction des informations que vous fournissez dans le cadre de la liste de vérification initiale de l'installation du système. Les ports de liaison montante du commutateur de colonne vertébrale inutilisés, y compris les ports de répartition inutilisés, sont désactivés pour des raisons de sécurité.

Il est essentiel que les deux commutateurs de colonne vertébrale aient les mêmes connexions aux commutateurs de centre de données de niveau suivant. Cette configuration assure la redondance et la répartition de la charge au niveau des commutateurs de colonne vertébrale, des ports et des commutateurs de centre de données. Ce câblage sortant dépend de la topologie de réseau que vous déployez. Le modèle de câblage joue un rôle clé dans la poursuite du service pendant les scénarios de basculement.

Pour des informations détaillées sur le choix de la configuration appropriée et sur les topologies disponibles (Mesh, Square, Triangle), voir Liens montantes. Des conseils de configuration et des exemples de référence sont également fournis.

-

Avant l'installation, vous devez exécuter des câbles réseau de votre infrastructure réseau existante vers le site d'installation de Private Cloud Appliance. Pour obtenir des instructions, voir Connexion d'un boîtier en nuage privé au réseau du centre de données.

-

Prévoyez de connecter au moins 1 port Ethernet haut débit sur chaque commutateur spine à votre réseau Ethernet public de centre de données.

-

La configuration du réseau d'administration en option nécessite 2 connexions par câble supplémentaires (une depuis le port 5 sur les deux commutateurs de colonne vertébrale) vers une paire de commutateurs de centre de données de niveau suivant.

-

La connectivité de liaison montante est basée sur la couche 3 du modèle OSI.

-

Lors de la mise à niveau à partir de la version du logiciel du boîtier 3.0.2-b892153 ou d'une version antérieure et de l'exécution de vPC/HSRP, si vous souhaitez modifier la configuration réseau pour prendre en charge les nouvelles fonctions, communiquez avec Oracle pour obtenir de l'aide.

Configuration du DNS du centre de données pour Private Cloud Appliance

Pour intégrer les données de la zone DNS dédiée de Private Cloud Appliance dans la configuration DNS du centre de données, deux options sont prises en charge : délégation de zone ou configuration manuelle.

L'approche privilégiée consiste à configurer la délégation de zone. Toutefois, si vous sélectionnez une configuration manuelle, il est recommandé d'enregistrer les noms d'hôte et les adresses IP du réseau de gestion, du réseau client et des réseaux publics supplémentaires dans le centre de données Domain Name System (DNS) avant la configuration initiale. En particulier, toutes les adresses publiques, les adresses IP virtuelles et les points d'extrémité des services d'infrastructure doivent être enregistrés dans le DNS avant l'installation.

Toutes les adresses enregistrées dans le DNS doivent être configurées pour la résolution aval; la résolution inverse n'est pas prise en charge dans la zone des services Private Cloud Appliance.

Délégation de zone (privilégiée)

Pour que la délégation de zone fonctionne, il est nécessaire que les caches récursifs du centre de données puissent atteindre le port TCP/UDP 53 sur l'adresse IP virtuelle partagée par les noeuds de gestion du boîtier. Il peut être nécessaire de modifier la configuration de votre pare-feu.

Configurez le serveur DNS du centre de données afin qu'il fonctionne en tant que zone parent de la zone DNS du boîtier. Ainsi, toutes les demandes DNS pour la zone enfant sont déléguées au serveur DNS interne de l'appliance. Dans la configuration DNS du centre de données, ajoutez un enregistrement de serveur de noms pour la zone enfant et un enregistrement d'adresse pour le serveur faisant autorité de cette zone.

Dans l'exemple, il est supposé que le domaine DNS du centre de données est example.com, que le boîtier est nommé mypca et que l'adresse IP virtuelle de la grappe de noeuds de gestion est 192.0.2.102. Le nom d'hôte du serveur DNS interne du boîtier est ns1.

$ORIGIN example.com.

[...]

mypca IN NS ns1.mypca.example.com.

ns1.mypca IN A 192.0.2.102La consultation DNS des points d'extrémité des services a été modifiée dans la version du logiciel du contrôleur 3.0.2-b1483396. Les enregistrements d'adresse individuels par service ont été consolidés en enregistrements CNAME référençant un enregistrement de services ou d'adminservices commun. Avec la délégation de zone du sous-domaine du boîtier, les recherches d'un RTYPE défini retournent l'enregistrement CNAME et le RTYPE. Recherche les types RTYPE non définis qui n'ont précédemment retourné aucune réponse. Retourne maintenant un enregistrement CNAME uniquement.

Configuration manuelle

Ajoutez manuellement des enregistrements DNS pour toutes les étiquettes ou tous les noms d'hôte requis par le boîtier.

Dans les exemples, il est supposé que le domaine DNS du centre de données est example.com, que le boîtier est nommé mypca et que l'adresse IP virtuelle de la grappe de noeuds de gestion est 192.0.2.102 dans le réseau de données et 203.0.113.12 dans le réseau d'administration (facultatif).

Pour le stockage d'objets, vous devez pointer l'étiquette DNS vers l'adresse IP publique du stockage d'objets. Il s'agit de l'adresse IP publique que vous affectez spécifiquement à cette fin lors de la configuration des intervalles d'adresses IP publiques du centre de données lors de la configuration initiale.

|

Étiquette DNS et service d'infrastructure de boîtier |

Enregistrement DNS du centre de données |

Enregistrement DNS du centre de données avec réseau d'administration activé |

|---|---|---|

|

Service d'administration

|

|

|

|

Services de réseau, de calcul, de stockage par blocs, de demandes de travail

|

|

|

|

Le service de gestion des identités et des accès

|

|

|

|

Service DNS

|

|

|

|

Stockage d'objets

Utilisez l'adresse IP publique du stockage d'objets à partir de la configuration initiale du boîtier. |

|

|

|

Stockage de fichiers

|

|

|

|

Gestionnaire d'alertes

|

|

|

|

API

|

|

|

|

Service OKE

|

|

|

|

Service principal de ressource

|

|

|

|

Grafana

|

|

|

|

Prometheus

|

|

|

|

Prométhée

|

|

|

|

Interface utilisateur Web du service

|

|

|

|

Interface utilisateur Web de calcul

|

|

|

Directives de configuration du réseau du centre de données

Suivez ces directives importantes pour une intégration en douceur de Private Cloud Appliance dans le réseau du centre de données.

Notes sur le commutateur de centre de données

-

Tous les liens montants, par défaut et client, sont configurés pour utiliser l'agrégation de liens (LACP). Tous les ports de commutateur inclus dans une configuration de liaison montante doivent appartenir au même groupe d'agrégation de liens (agrégation de liens). Les ports de commutation côté centre de données des liaisons montantes doivent être configurés en conséquence.

-

Les commutateurs de colonne vertébrale fonctionnent avec la fonctionnalité Virtual Port Channel (vPC) activée dans les configurations de routage statique.

-

Private Cloud Appliance prend en charge la connectivité de liaison montante basée sur la couche 3 au centre de données du client. Le routage statique et le routage dynamique basé sur BGP4 sont pris en charge dans la couche 3.

-

La négociation automatique n'est pas disponible pour les ports de liaison montante. La vitesse de transfert doit être spécifiée à l'extrémité des commutateurs clients.

Pour plus d'informations, voir Liens montants et Protocoles de liaison montante.

Directives relatives au réseau d'administration

Si vous choisissez de séparer l'accès du boîtier d'administration du trafic de données, assurez-vous que le réseau du centre de données est configuré en conséquence, afin que tout le trafic puisse être acheminé vers les destinations appropriées dans l'administration et le réseau de données.

- Accès aux points d'extrémité de service

-

Lorsque le réseau d'administration est activé, certains services d'infrastructure de l'appliance sont accessibles via l'adresse IP virtuelle de gestion de l'administration, au lieu de l'adresse IP virtuelle de noeud de gestion standard. Ces points d'extrémité de service sont les suivants :

-

'admin'

-

'adminconsole'

-

"prometheus-gw"

-

'prometheus'

-

" grafana "

-

'api'

-

'gestionnaire d'alerte'

-

'rps'

Les points d'extrémité de service suivants sont toujours accessibles via l'adresse IP virtuelle du noeud de gestion dans le réseau de données :

-

'console'

-

'iaas'

-

'identité'

-

"filestorage"

-

'objectstorage'

-

'dns'

-

"containerengine"

Assurez-vous que le pare-feu du centre de données est configuré pour autoriser ce trafic. Si vous gérez les enregistrements DNS requis par le boîtier dans la configuration DNS du centre de données, assurez-vous qu'ils pointent vers le réseau et l'adresse corrects, comme indiqué dans Configuration du DNS du centre de données pour le boîtier Private Cloud Appliance (Configuration manuelle).

-

- Gestion des grappes OKE

-

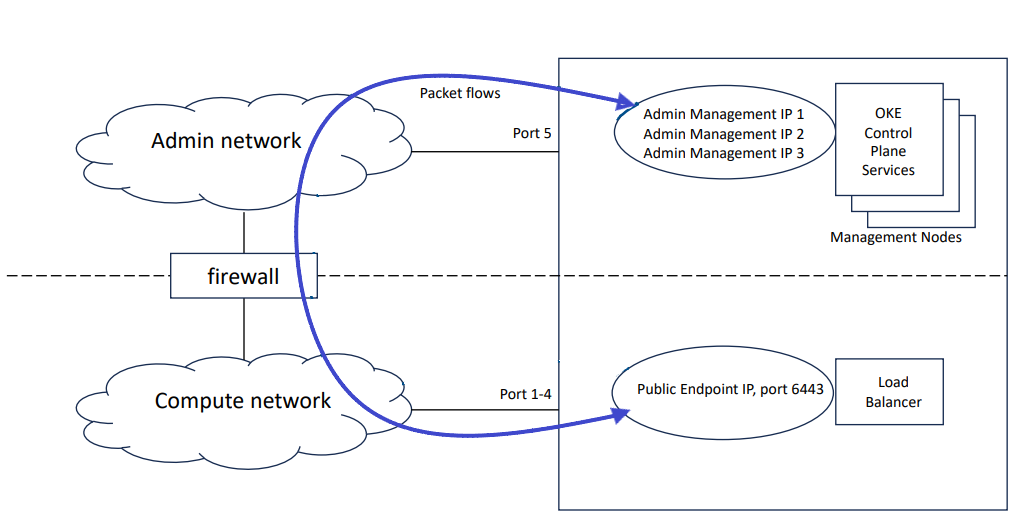

Lorsque Kubernetes Engine est utilisé sur un système configuré avec un réseau d'administration distinct, le pare-feu du centre de données doit être configuré pour autoriser le trafic entre le plan de contrôle OKE et les grappes OKE déployées par les utilisateurs de Compute Enclave.

Le plan de contrôle OKE s'exécute sur les noeuds de gestion du réseau d'administration, tandis que les grappes OKE sont déployées dans le réseau de données. L'interface de gestion d'une grappe OKE est le port 6443 sur son adresse IP publique d'équilibreur de charge. Cette adresse est affectée à partir de l'intervalle d'adresses IP du centre de données que vous avez réservé et configuré en tant qu'adresses IP publiques lors de la configuration initiale du boîtier.

En raison de la ségrégation du réseau, le trafic du plan de contrôle OKE doit quitter le boîtier au moyen du réseau d'administration et revenir au moyen du réseau de données pour atteindre la grappe OKE. L'infrastructure réseau du centre de données doit permettre le trafic dans les deux sens. Sans le pare-feu et les règles de routage nécessaires, les utilisateurs ne peuvent pas déployer de grappes OKE.

Adresses IP du système par défaut

L'adresse IP de gestion représente la connexion d'un composant au réseau d'administration interne.

Pour la gestion du matériel, Private Cloud Appliance utilise un réseau interne au système. Il n'est pas recommandé de connecter les ports de gestion ou les commutateurs de réseau d'administration interne à l'infrastructure de réseau du centre de données.

Le tableau de cette section répertorie les adresses IP de gestion par défaut affectées aux serveurs et autres composants matériels dans une configuration de base Private Cloud Appliance.

|

Unité de bâti |

Composant de bâti |

Adresse IP de gestion affectée pendant la fabrication |

|---|---|---|

|

32 |

Commutateur de colonne vertébrale |

|

|

31 |

Commutateur de colonne vertébrale |

|

|

26 |

Commutateur de gestion |

|

|

25 |

Noeud terminal/Interrupteur de données |

|

|

24 |

Noeud terminal/Interrupteur de données |

|

|

Adresse IP virtuelle du noeud de gestion |

ILOM : |

|

|

7 |

Noeud de gestion |

ILOM : |

|

6 |

Noeud de gestion |

ILOM : |

|

5 |

Noeud de gestion |

ILOM : |

|

Adresse IP virtuelle de stockage |

Groupe de performances Groupe de capacités |

|

|

3-4 |

Serveur de contrôleur Oracle ZFS Storage Appliance (2 unités de bâti) |

ILOM : |

|

1 à 2 |

Serveur de contrôleur Oracle ZFS Storage Appliance (2 unités de bâti) |

ILOM : |

Une adresse IP est affectée aux noeuds de calcul dans le réseau d'administration interne lors du processus de provisionnement. L'adresse IP du système est basée sur DHCP; ILOM est affecté à l'adresse IP du système, où le troisième octet est changé de 2 à 0. Par exemple, si un noeud de calcul reçoit l'adresse IP 100.96.2.64, ILOM a l'adresse IP 100.96.0.64. Lorsqu'elles sont affectées à un hôte, ces adresses IP sont stockées et conservées dans la base de données DHCP.