Note :

- Ce tutoriel nécessite l'accès à Oracle Cloud. Pour vous inscrire à un compte gratuit, voir Introduction à l' niveau gratuit d'Oracle Cloud Infrastructure.

- Il utilise des exemples de valeurs pour les données d'identification, la location et les compartiments Oracle Cloud Infrastructure. À la fin de votre laboratoire, remplacez ces valeurs par celles propres à votre environnement en nuage.

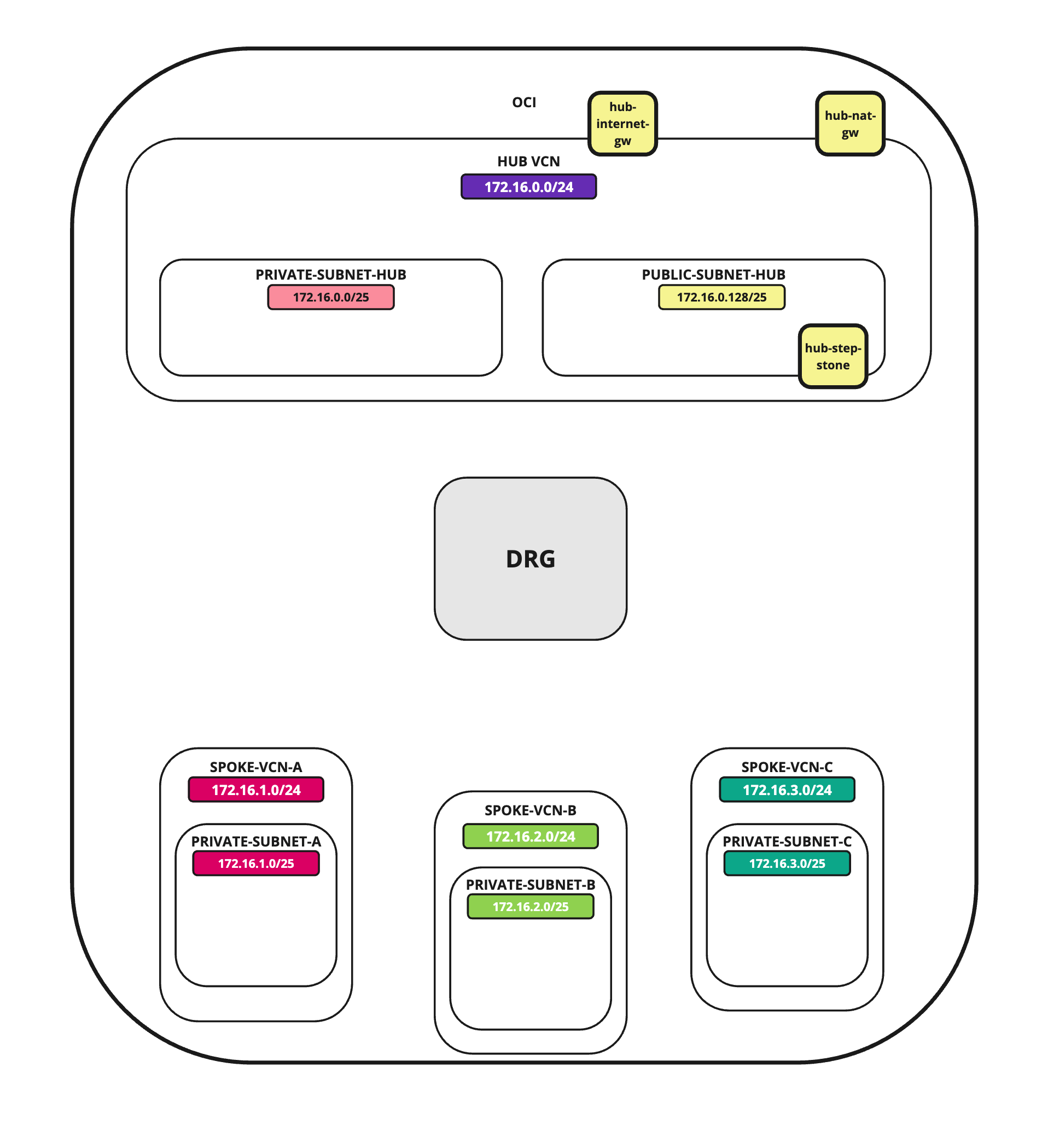

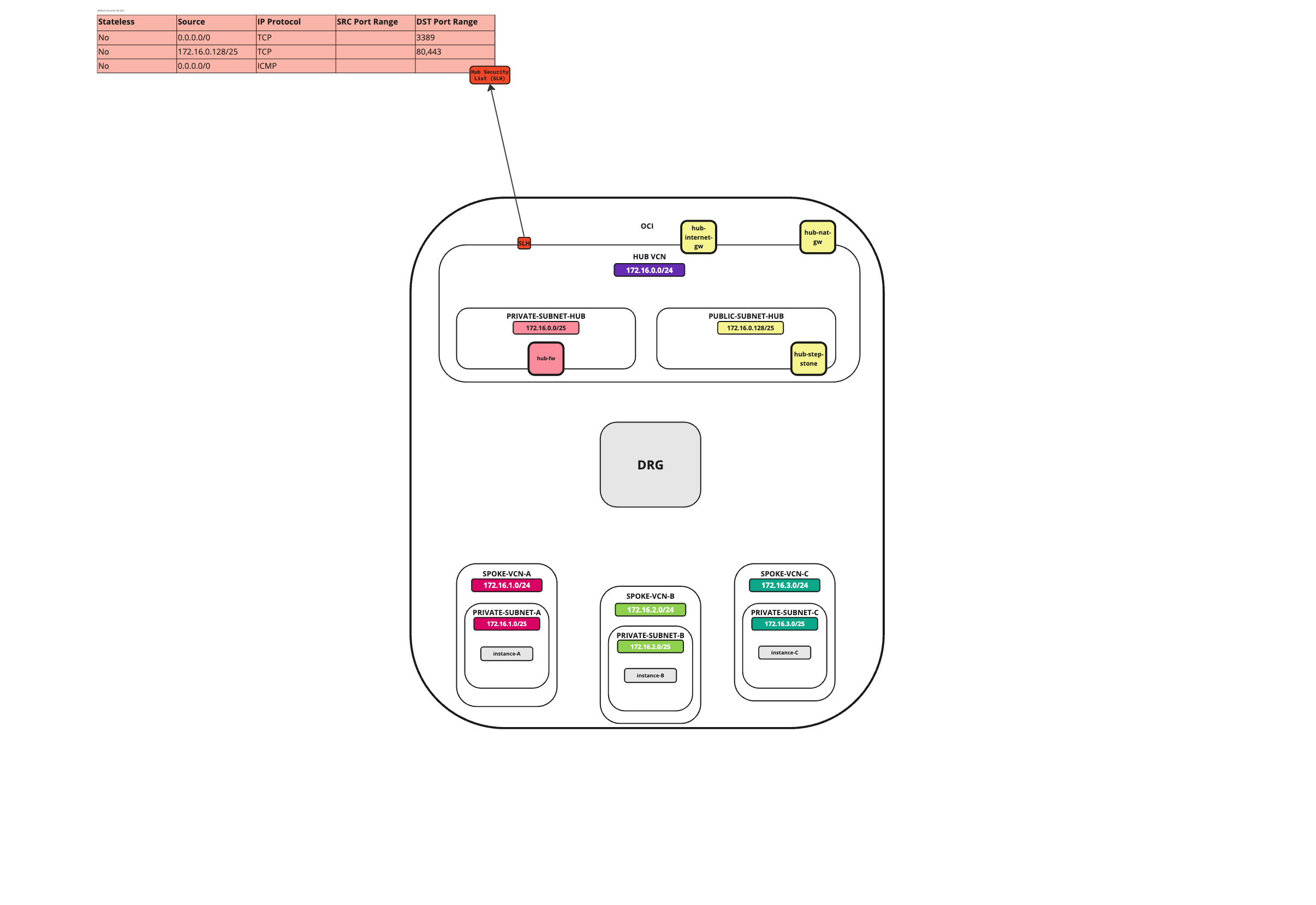

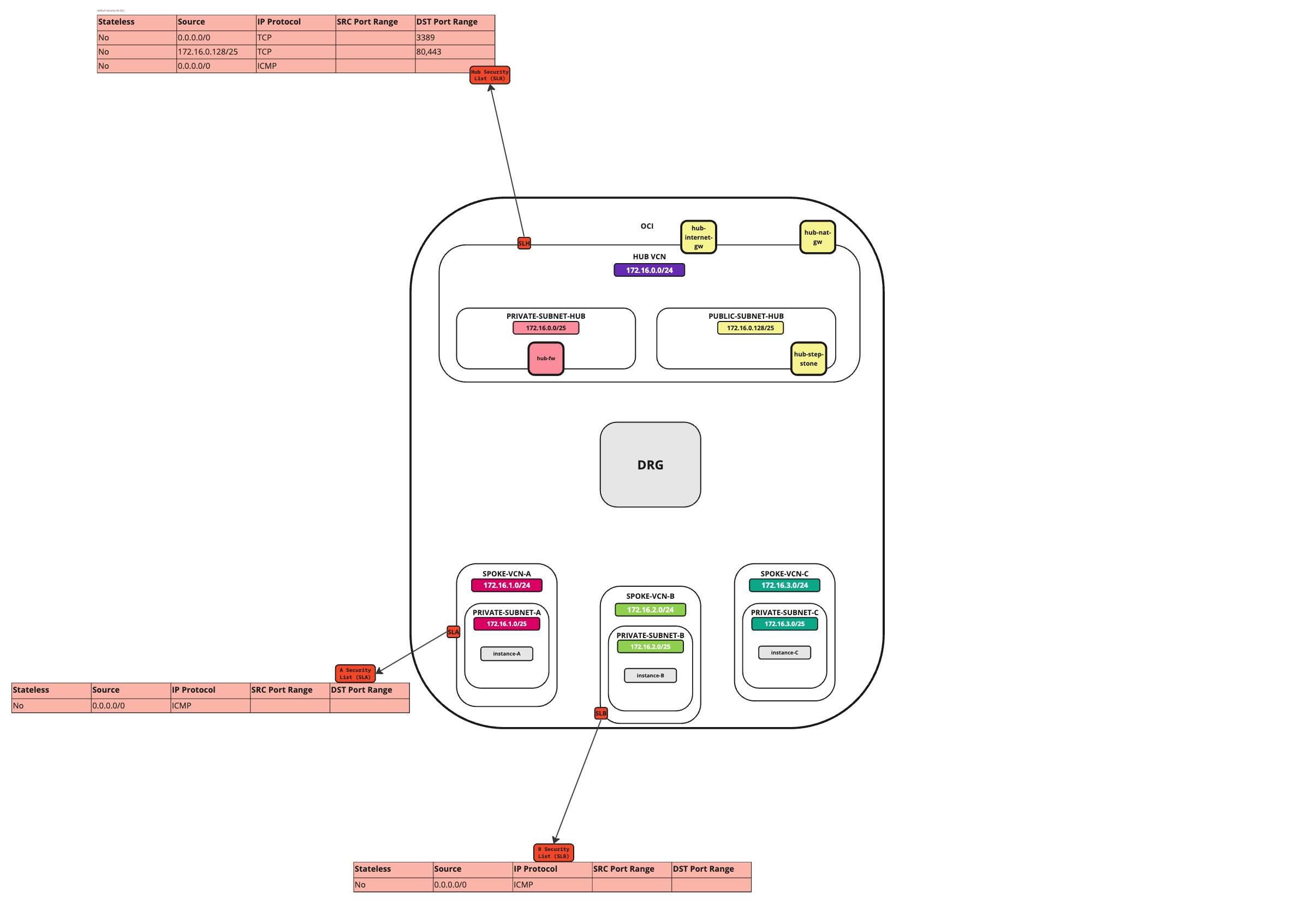

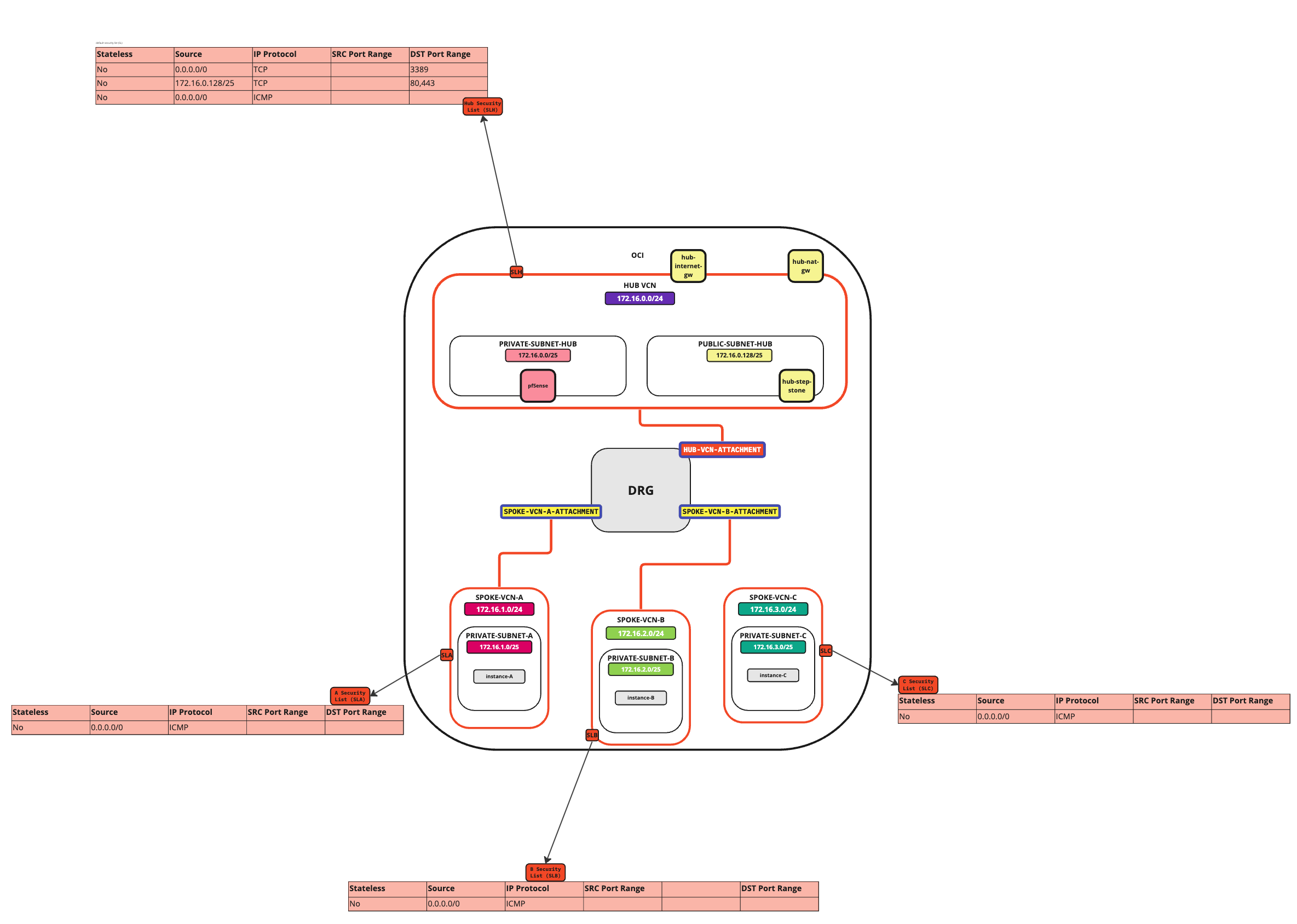

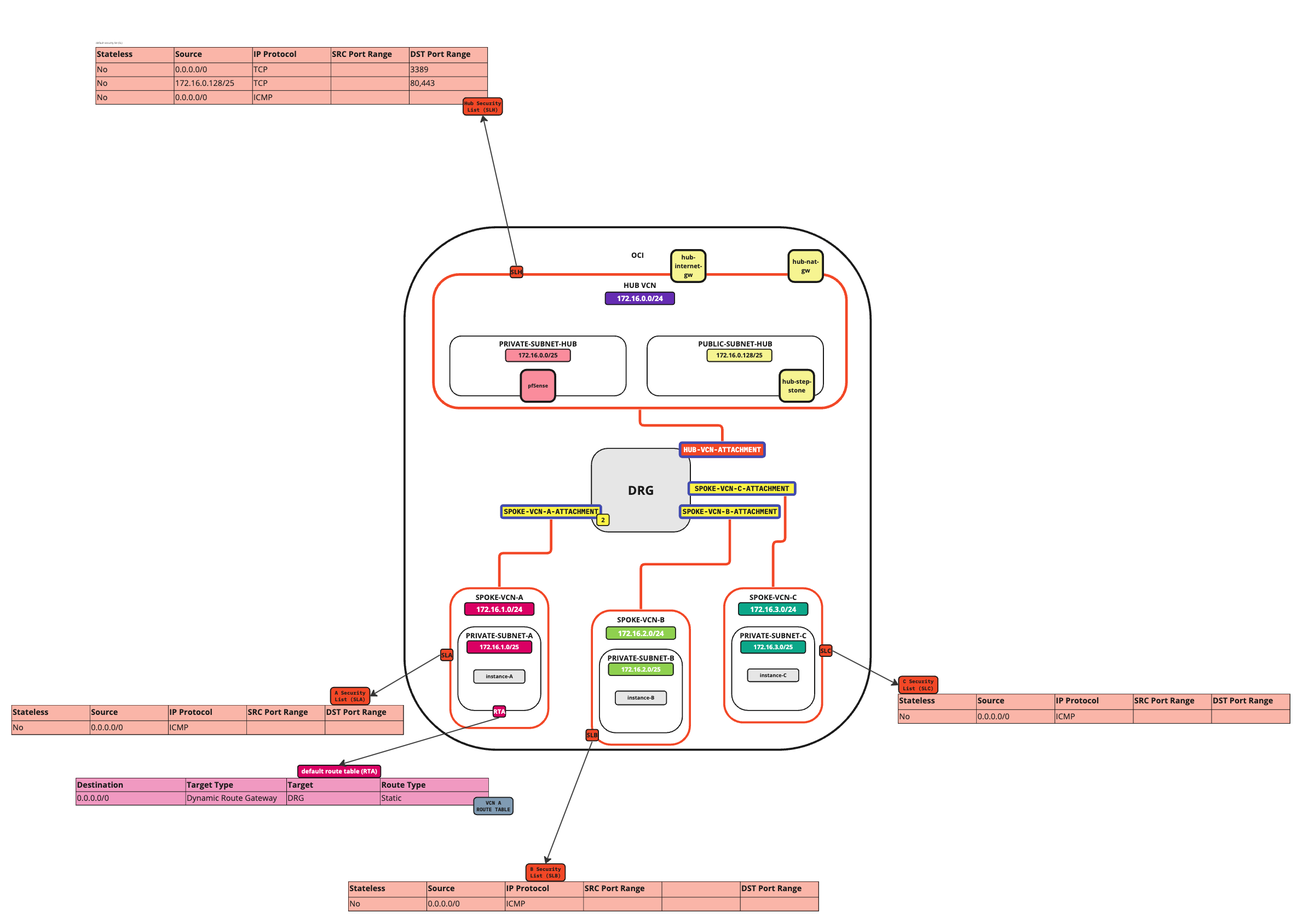

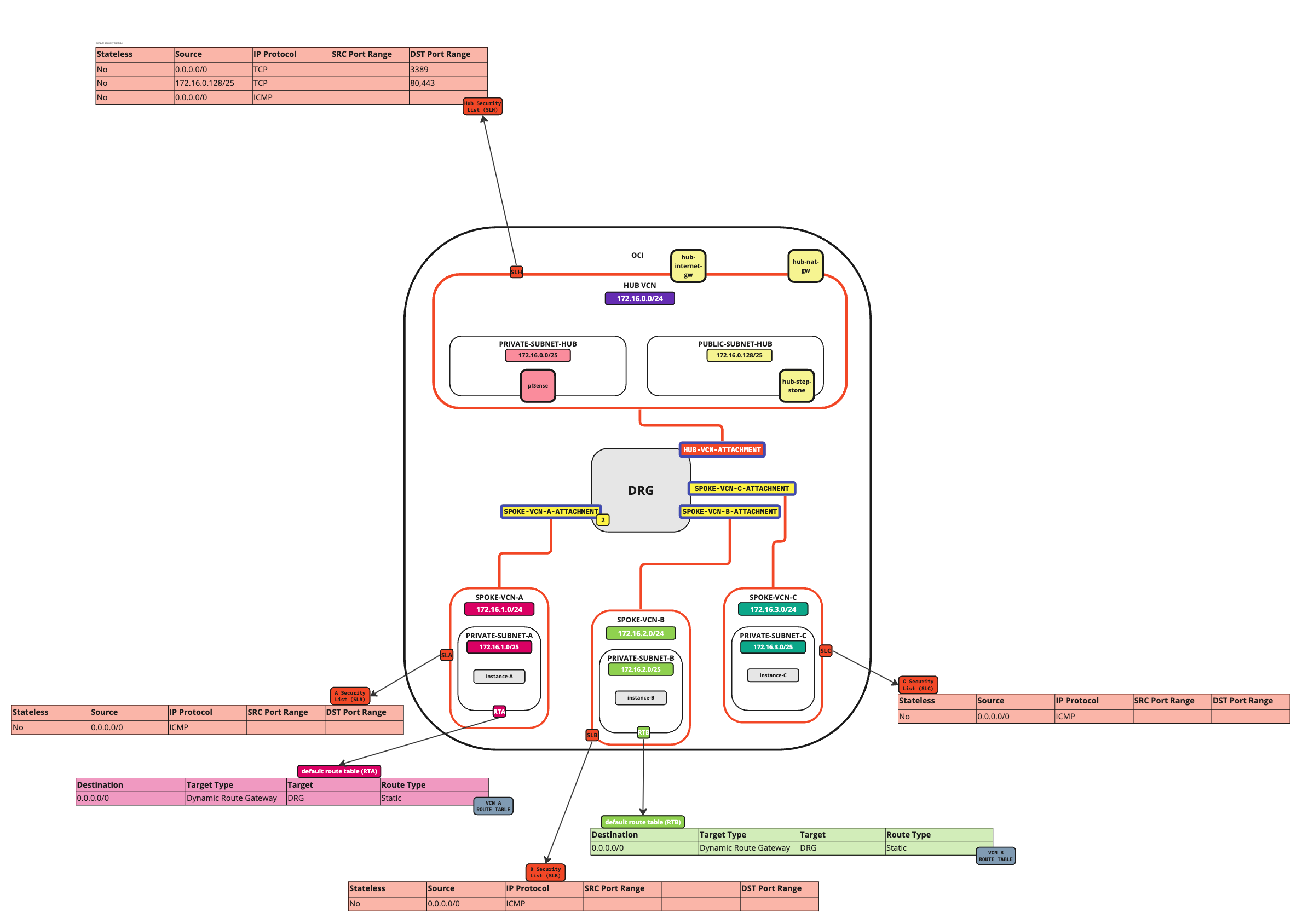

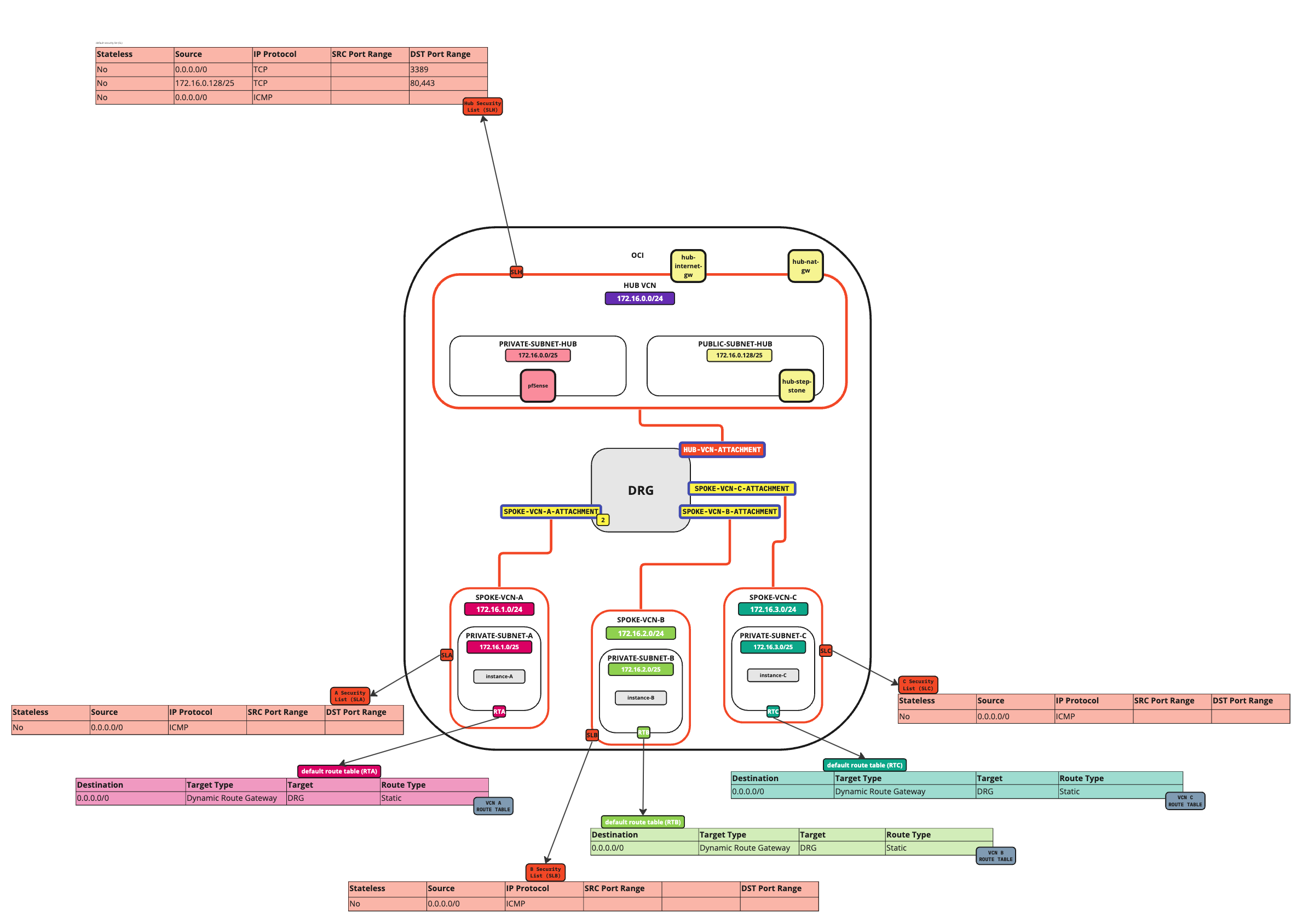

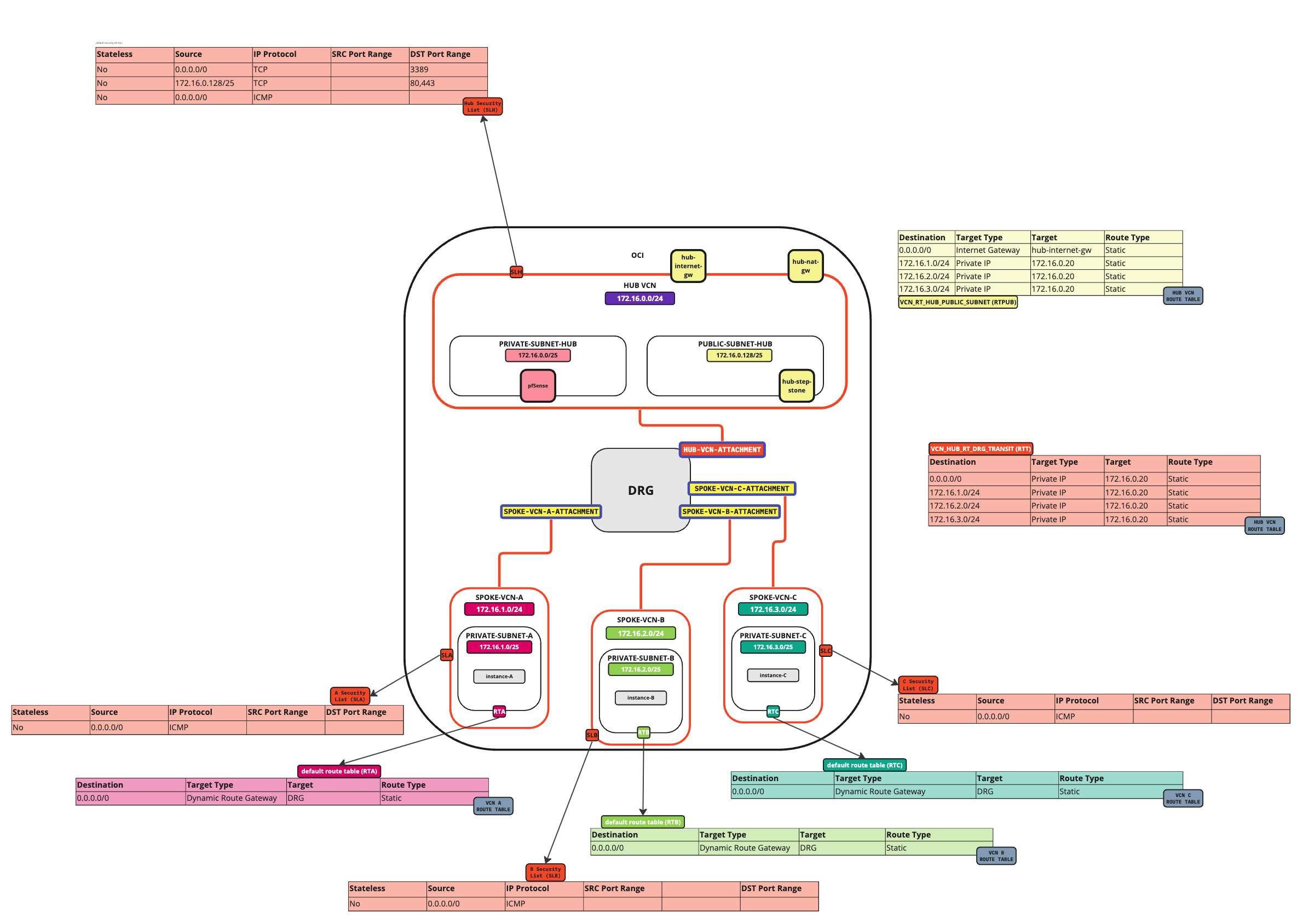

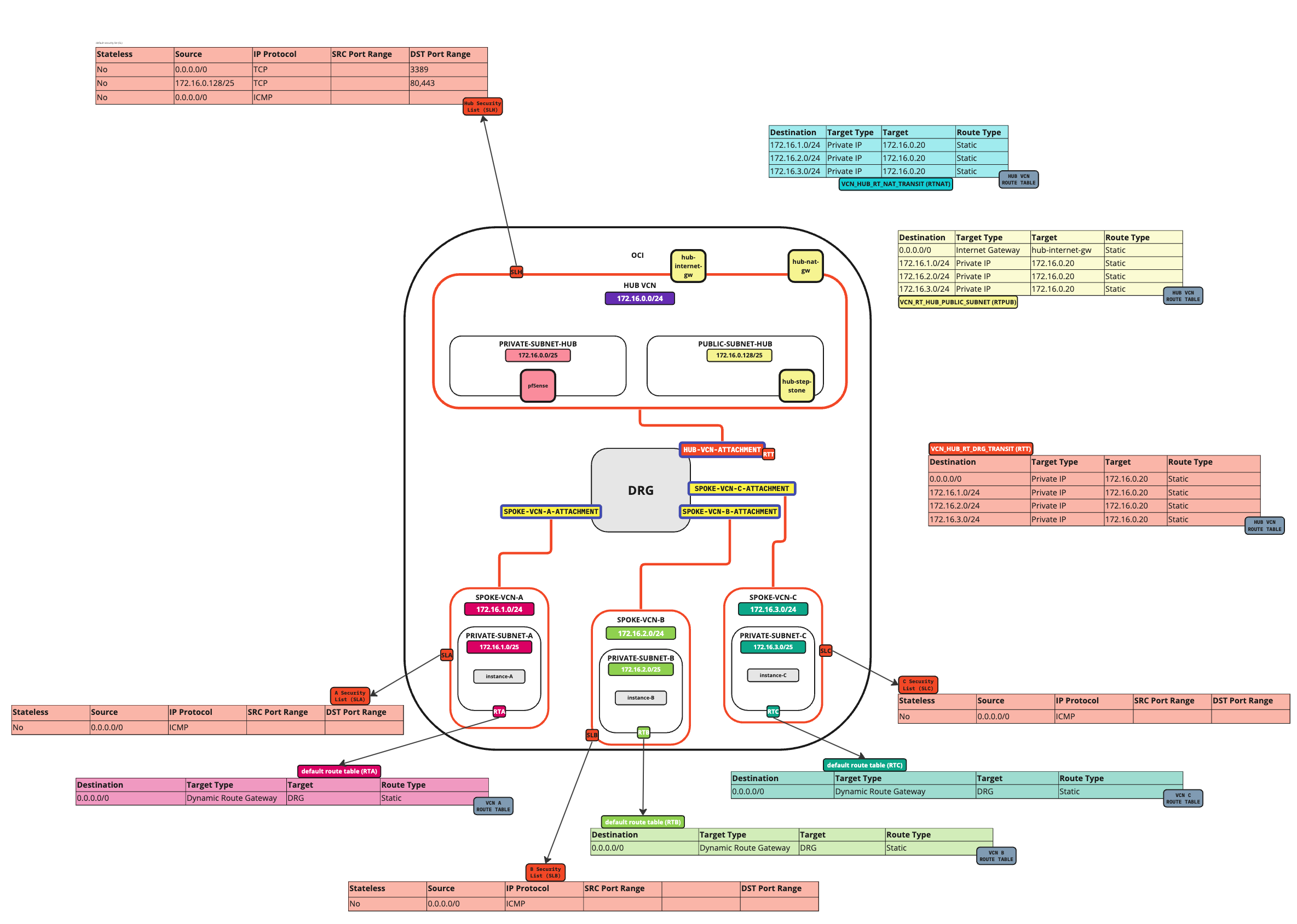

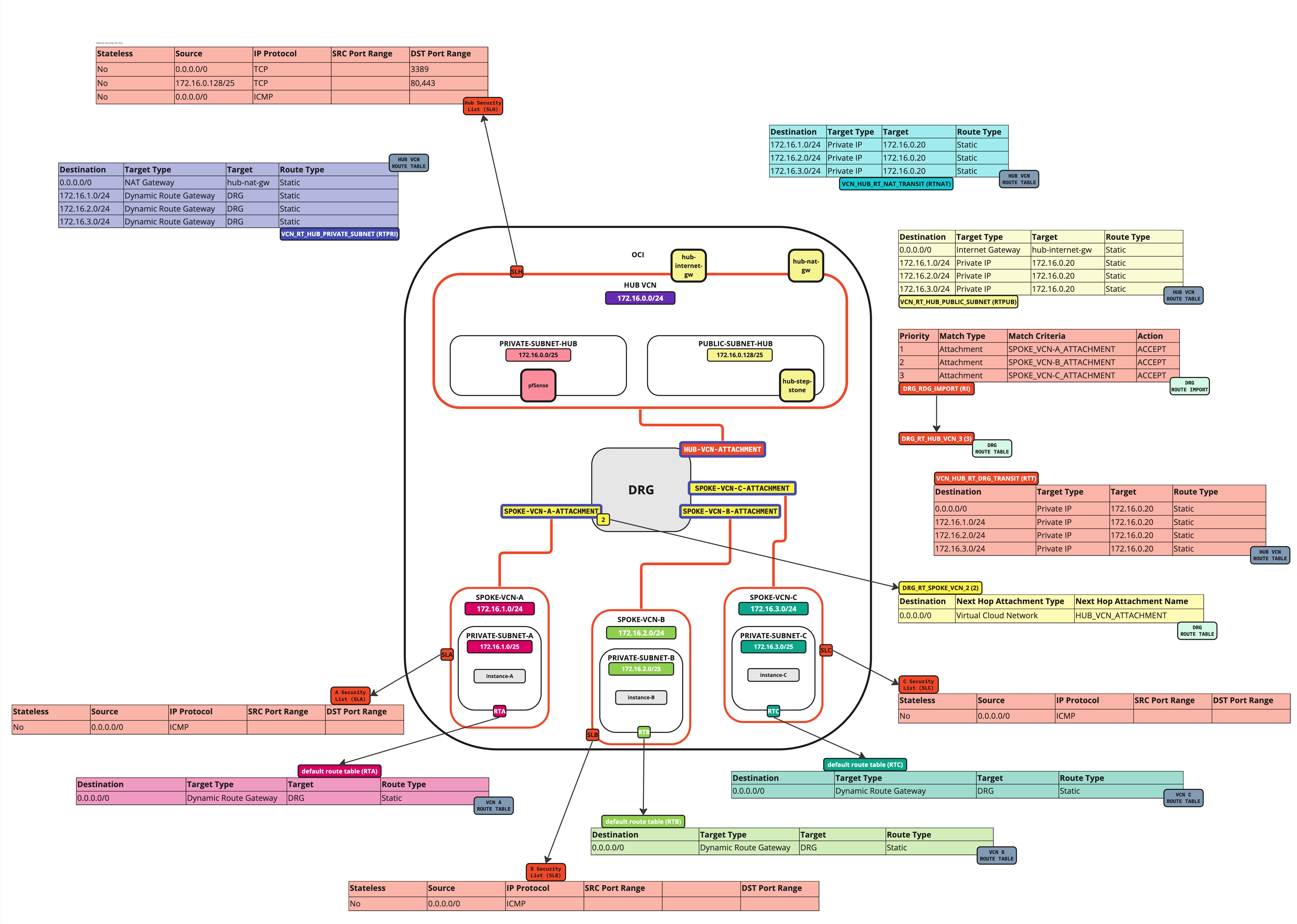

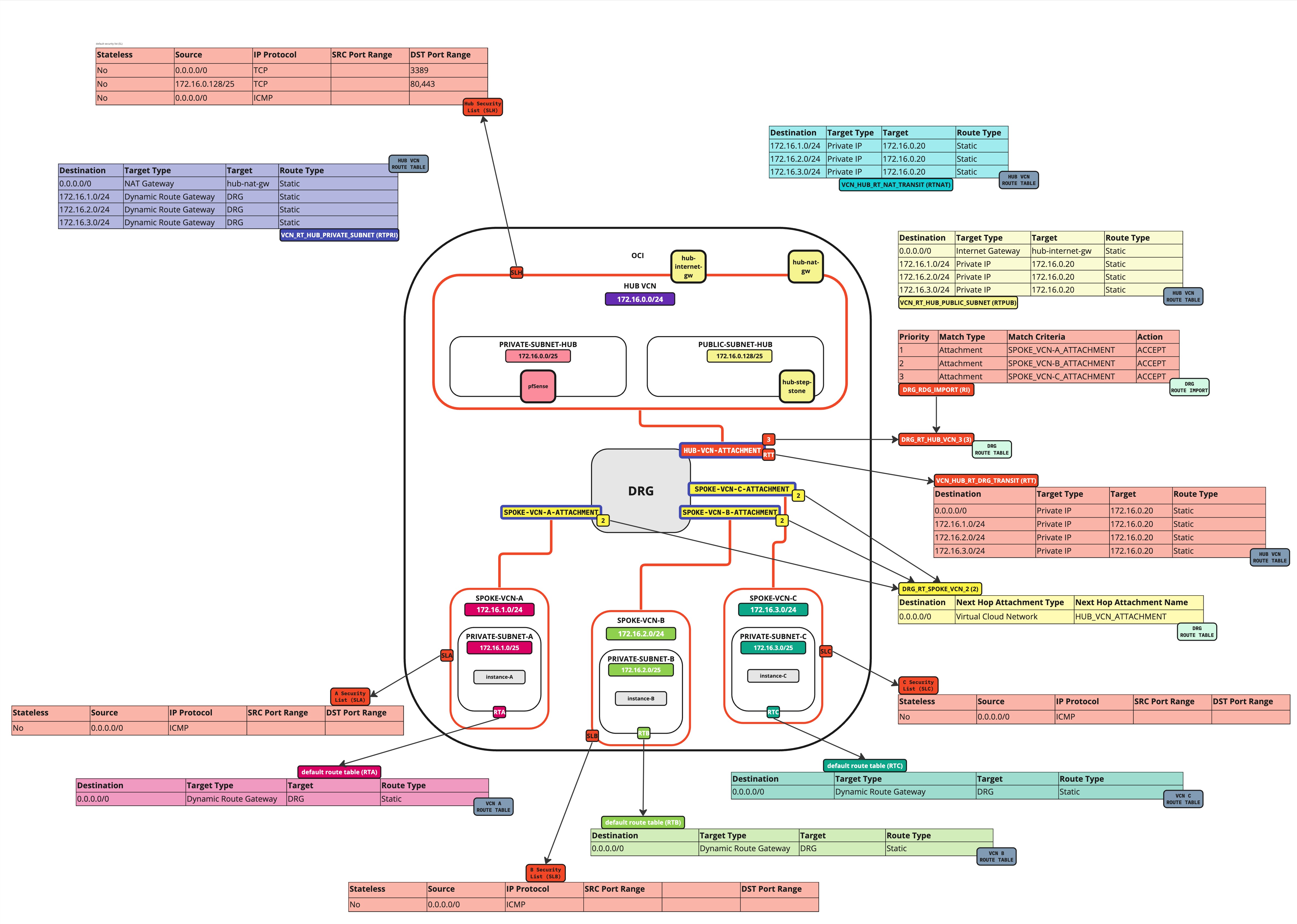

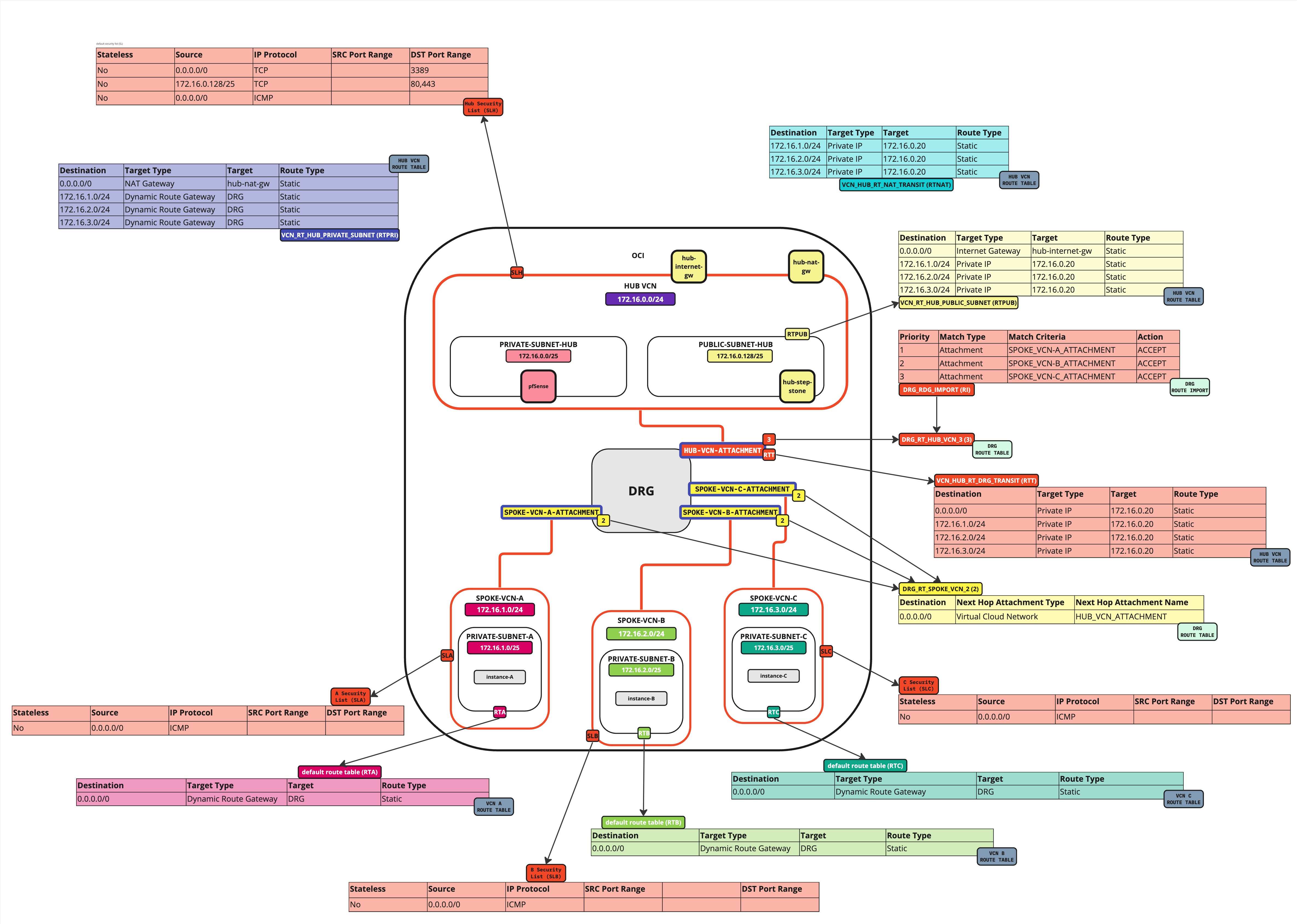

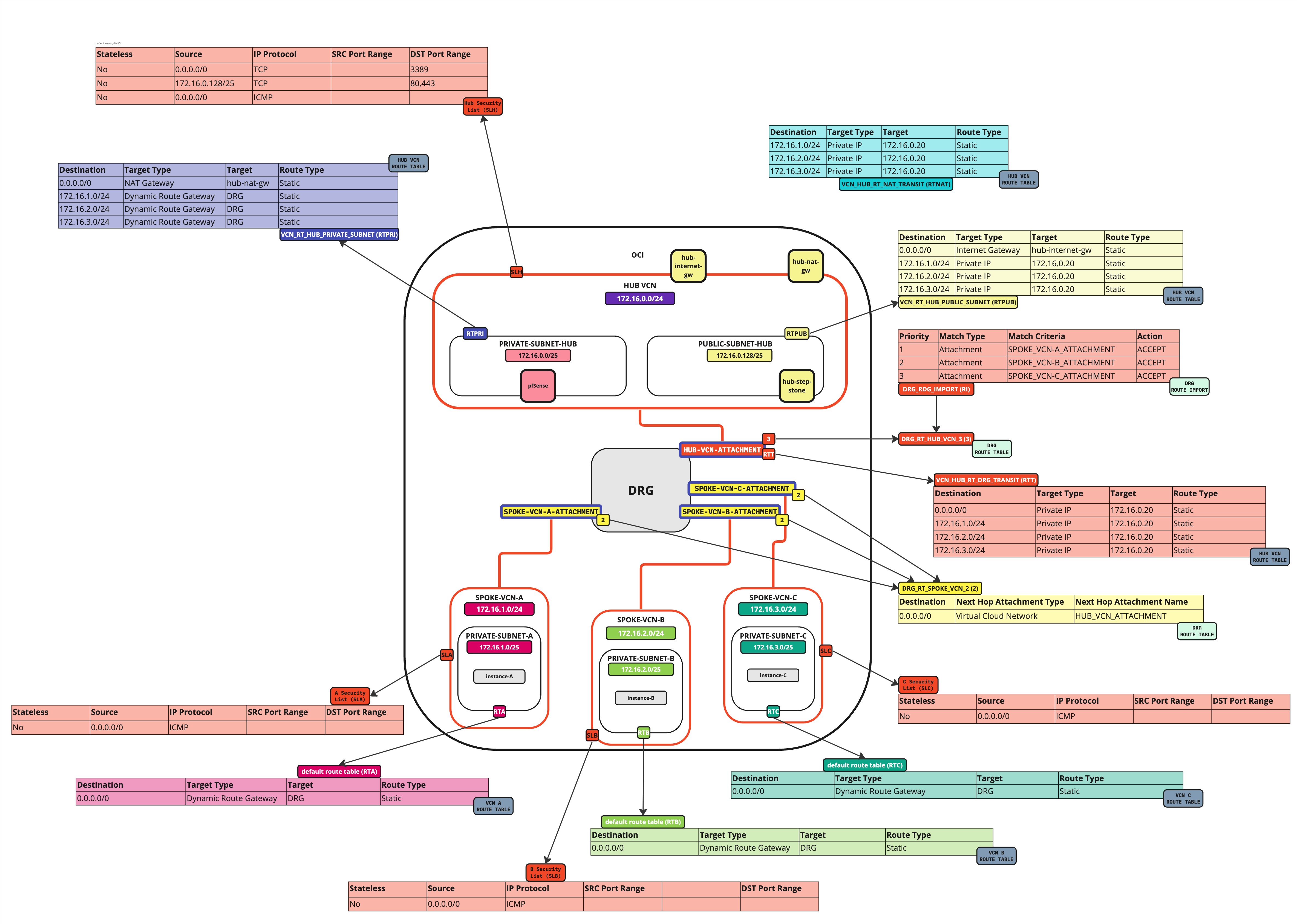

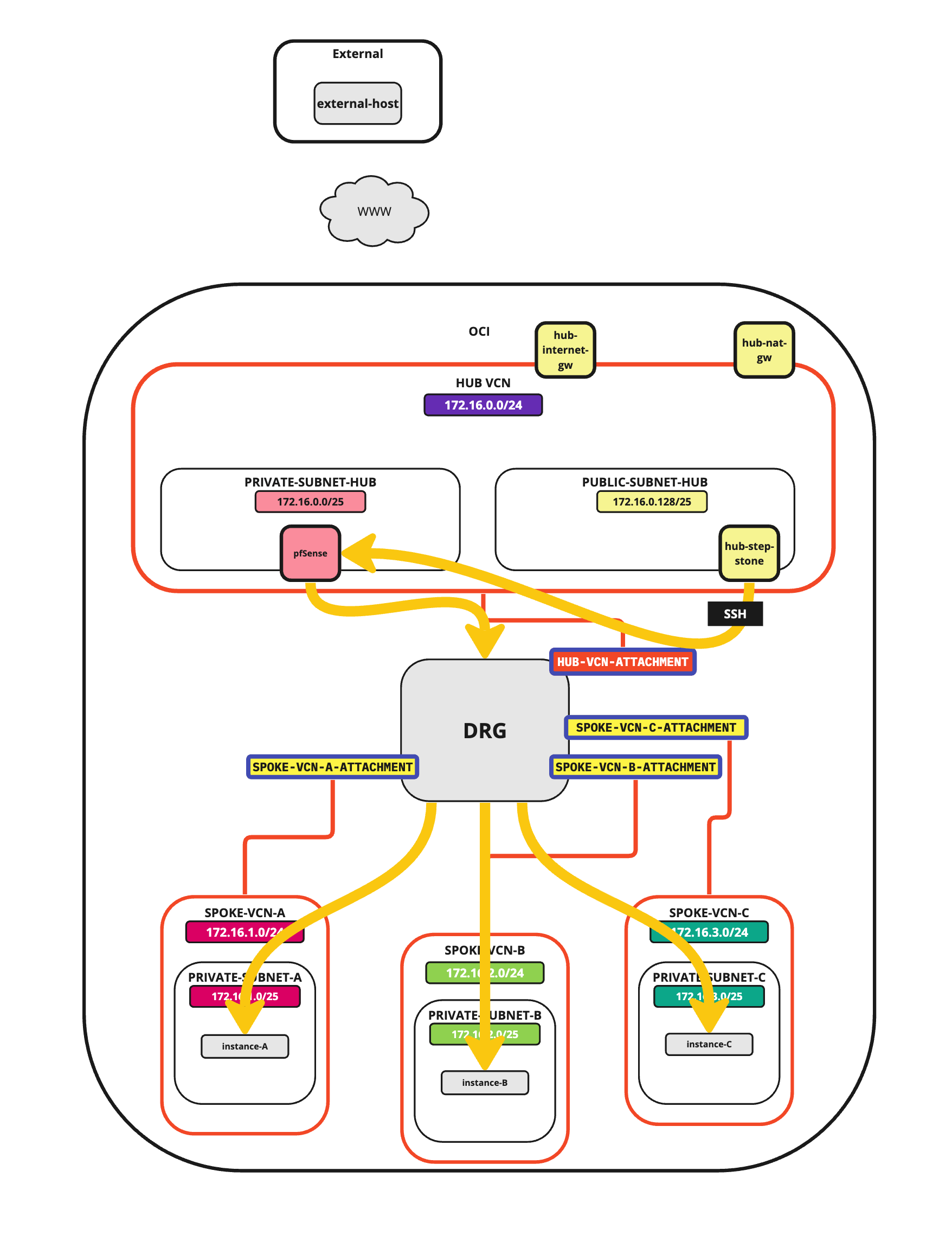

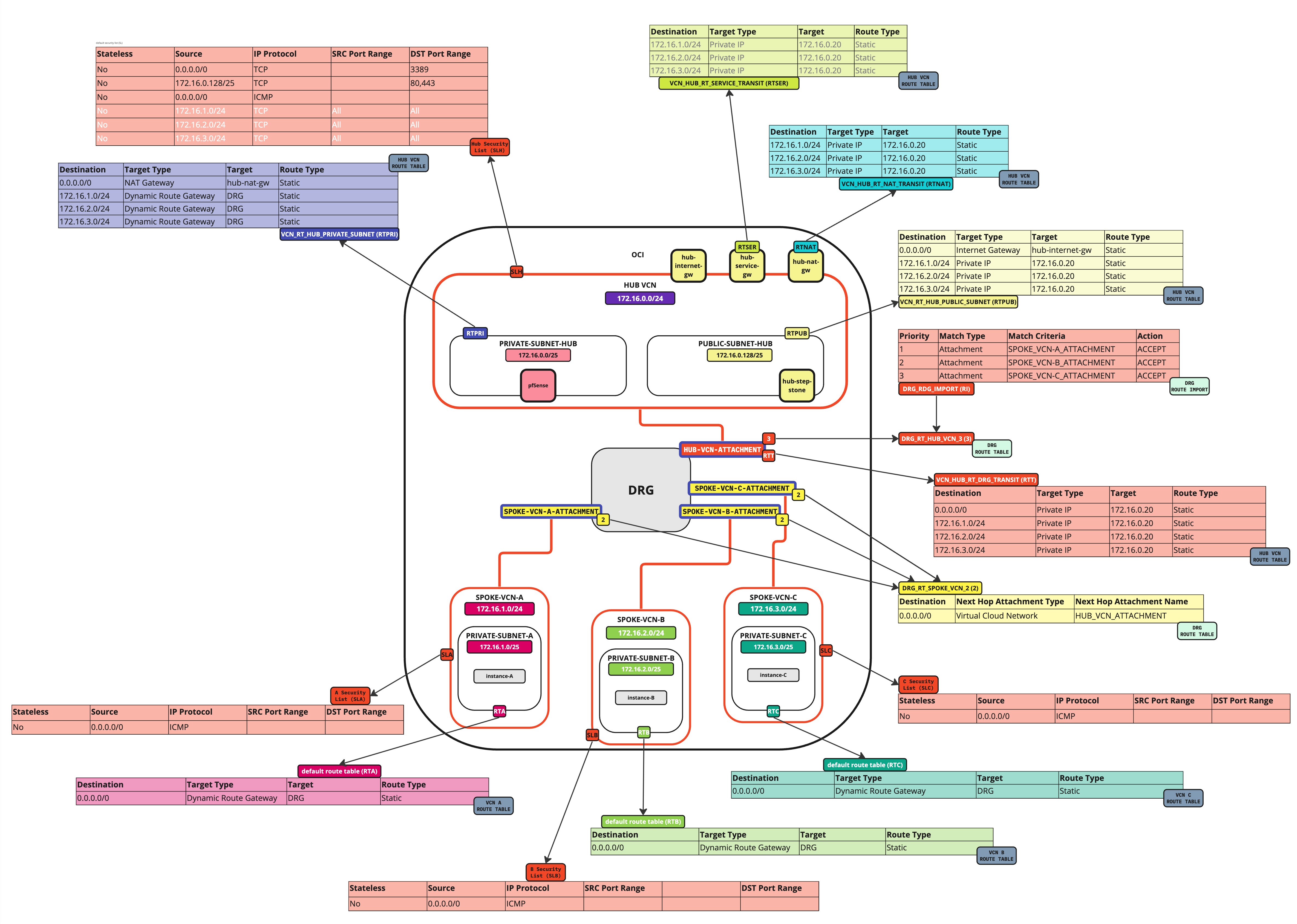

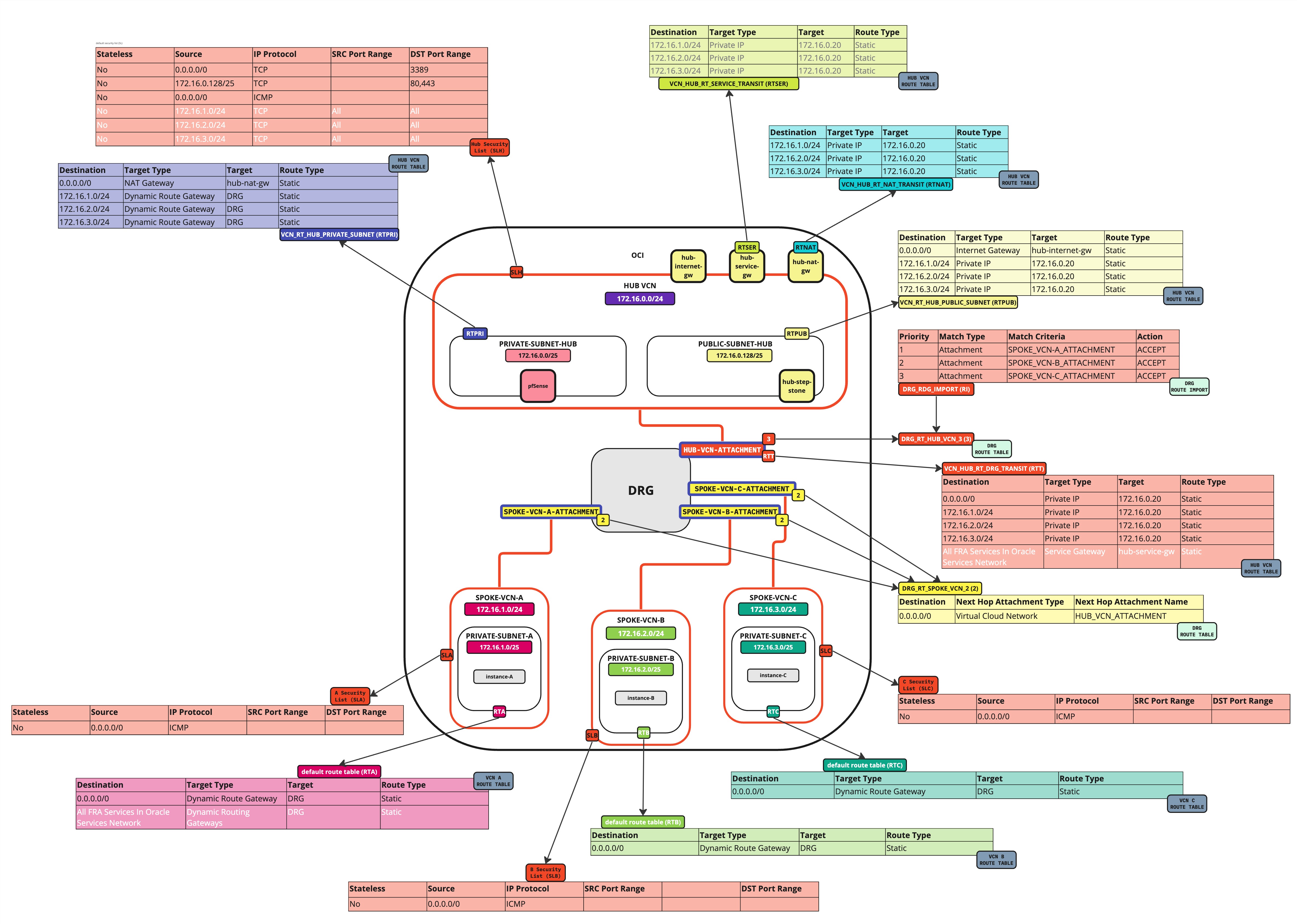

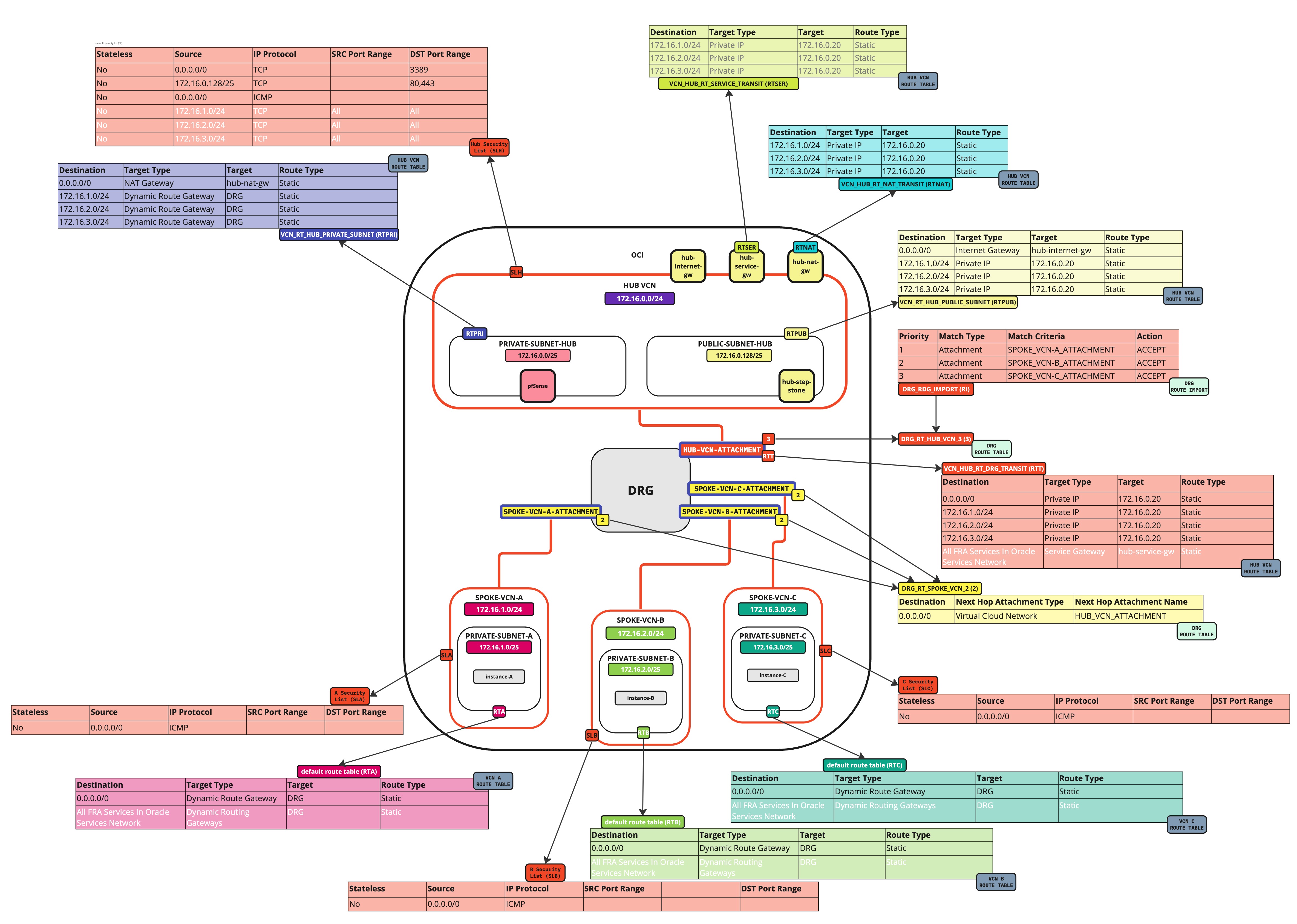

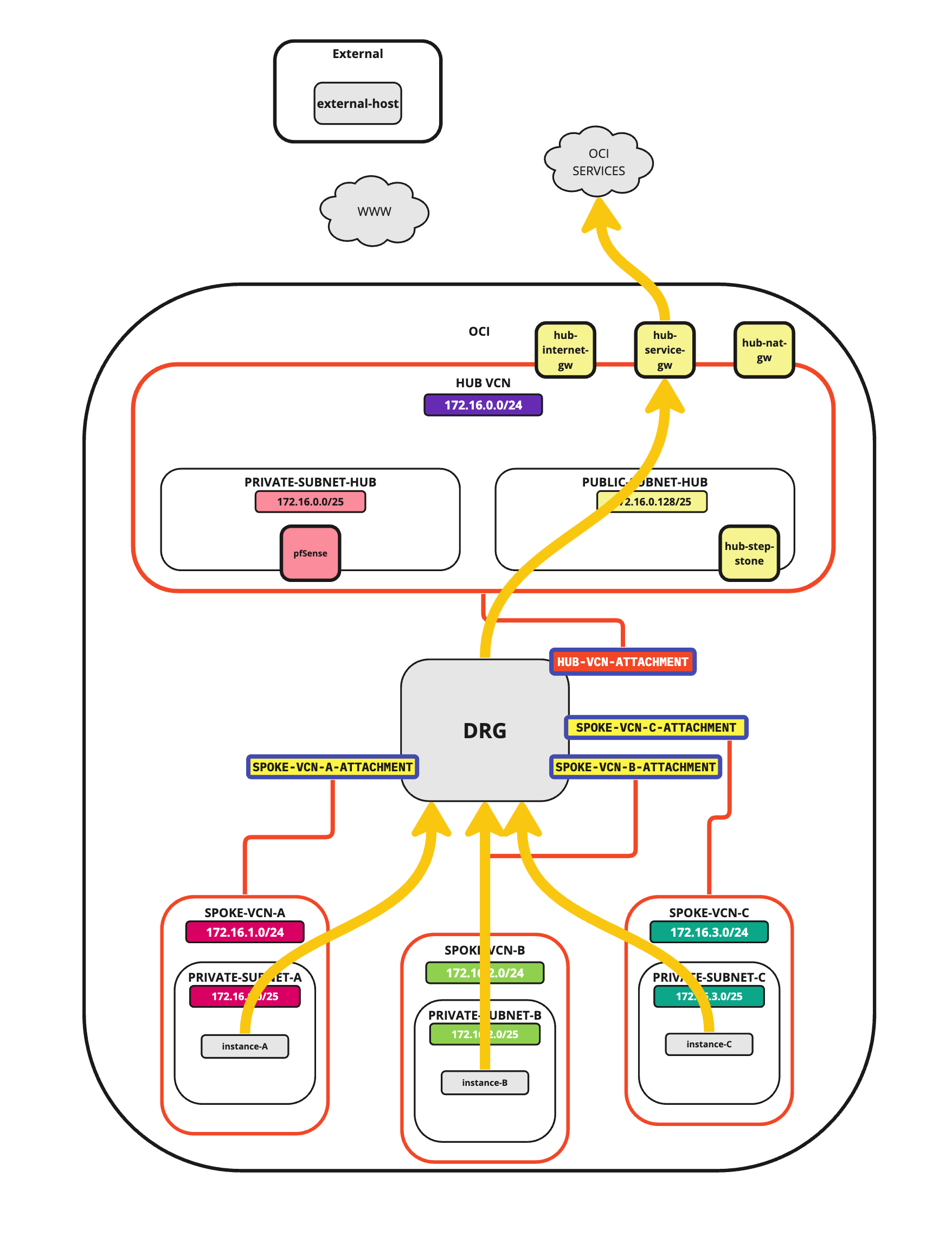

Centre de routage et VCN satellite avec le pare-feu pfSense dans le VCN central

Présentation

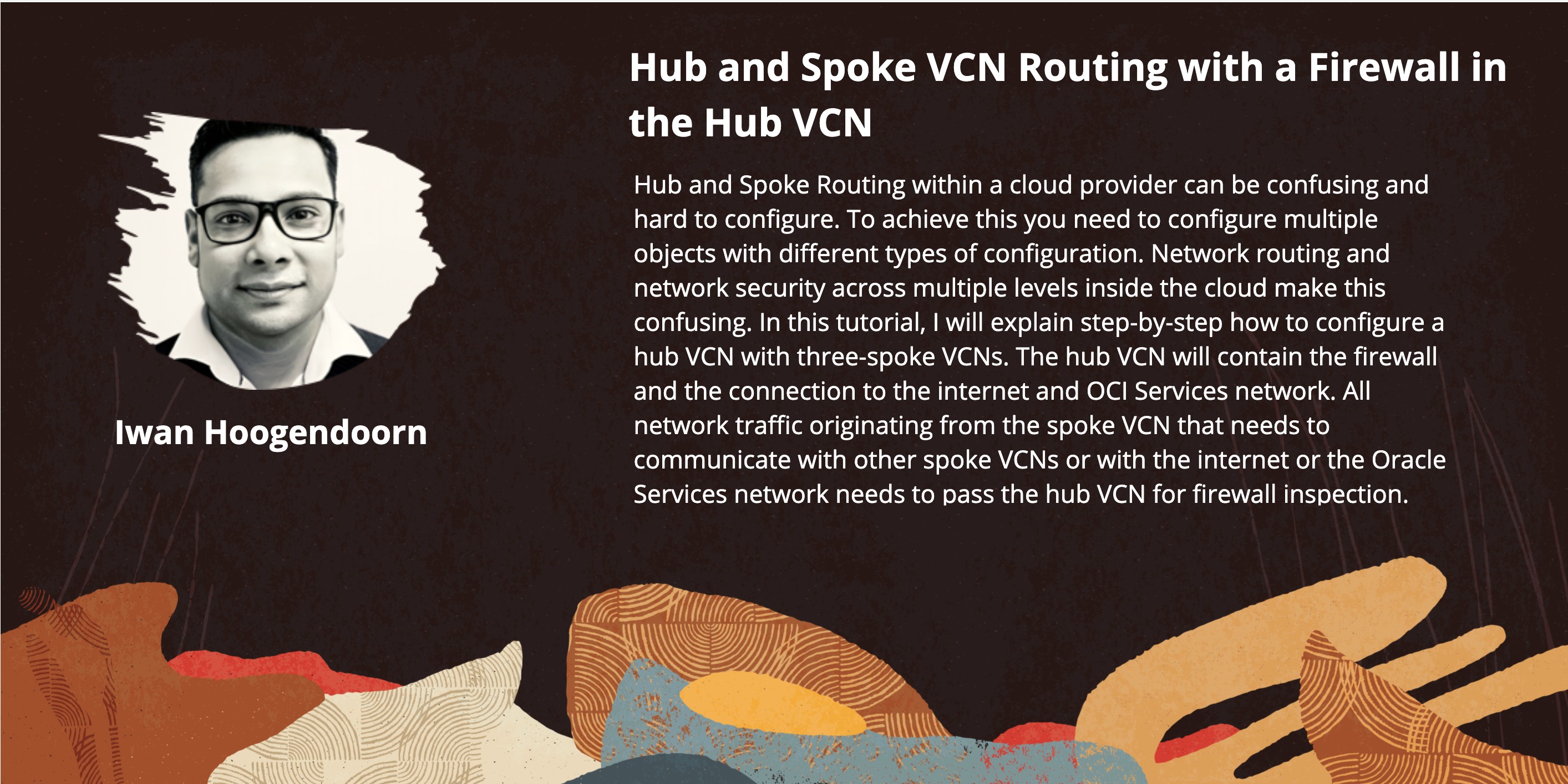

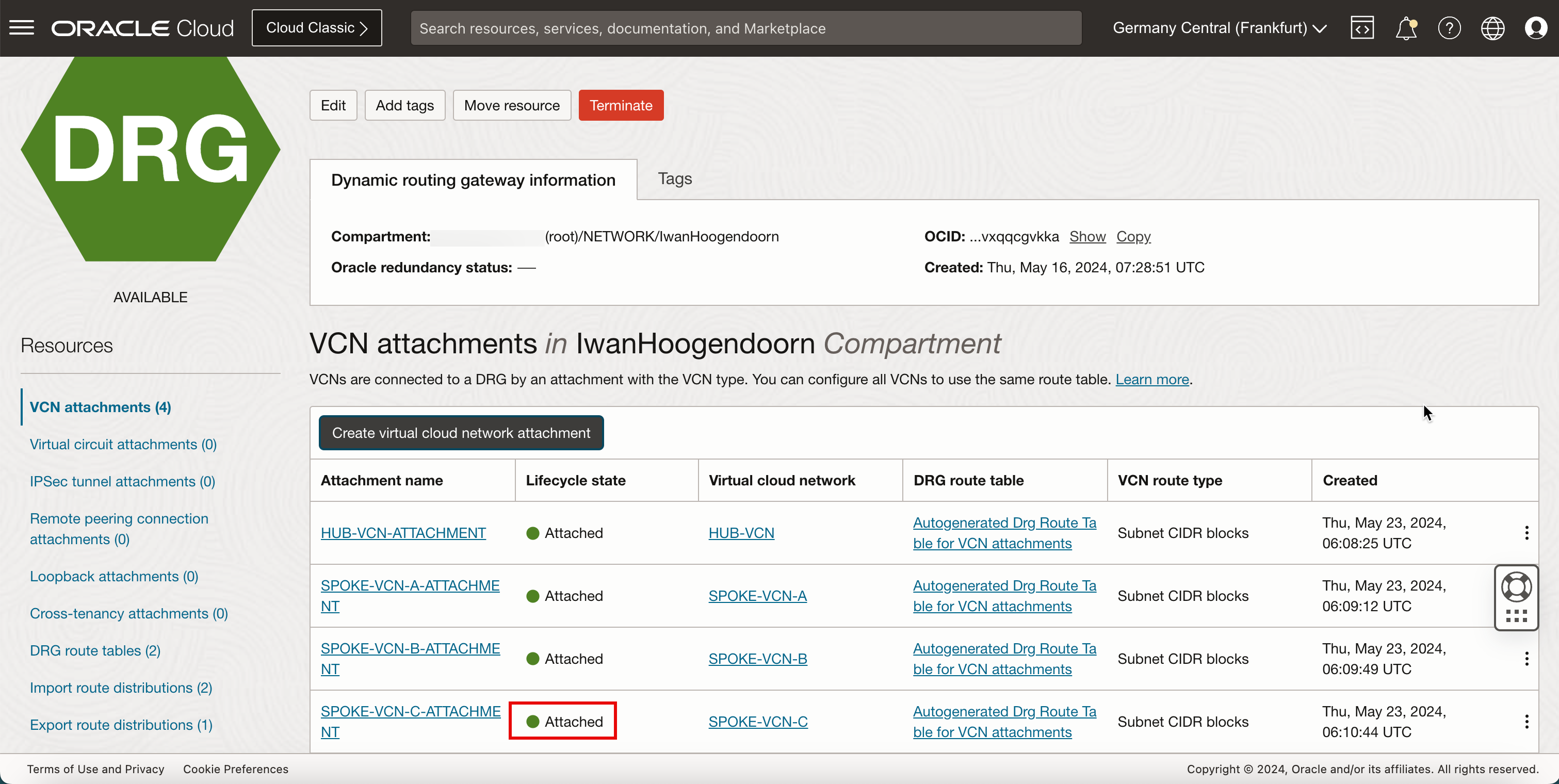

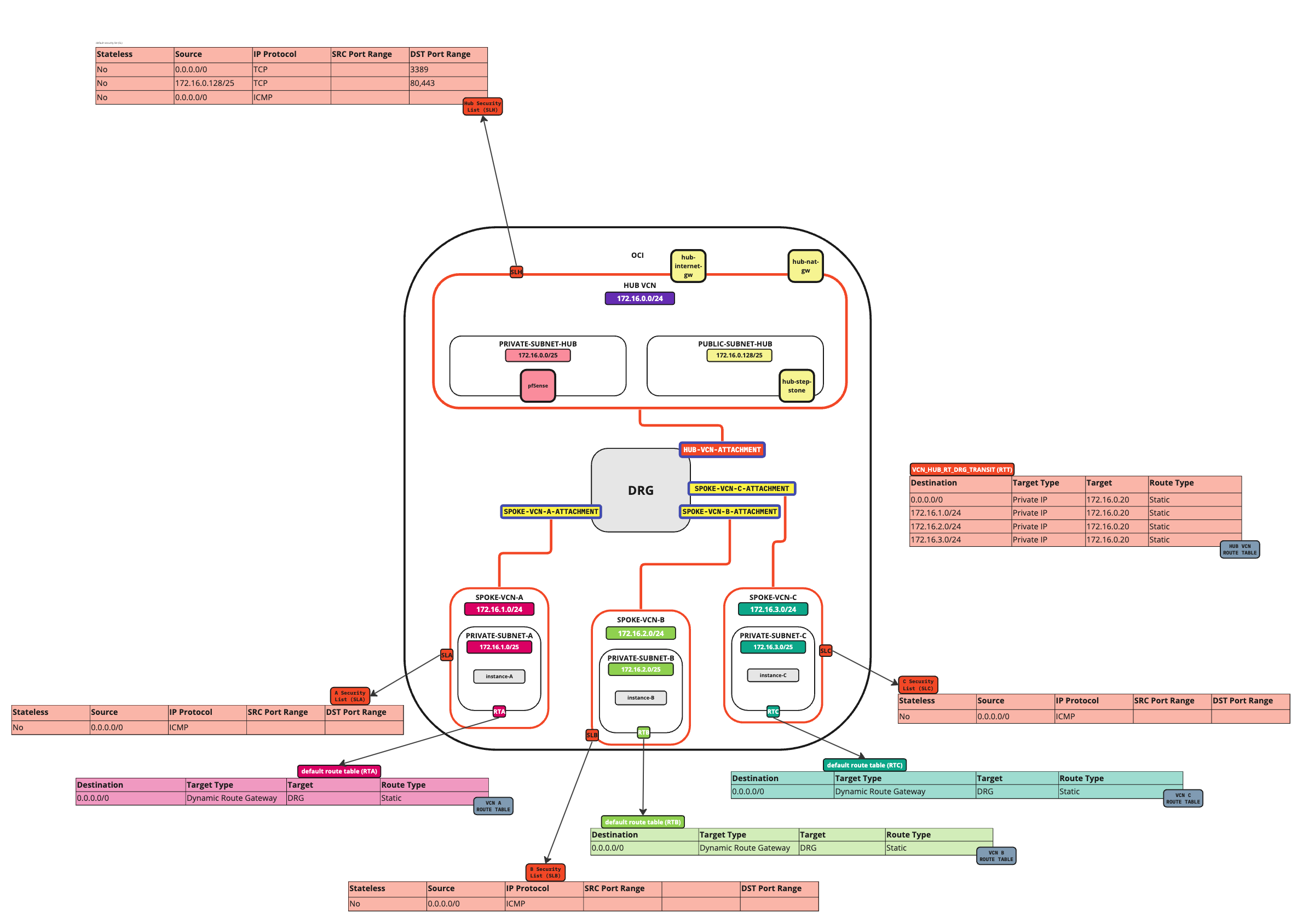

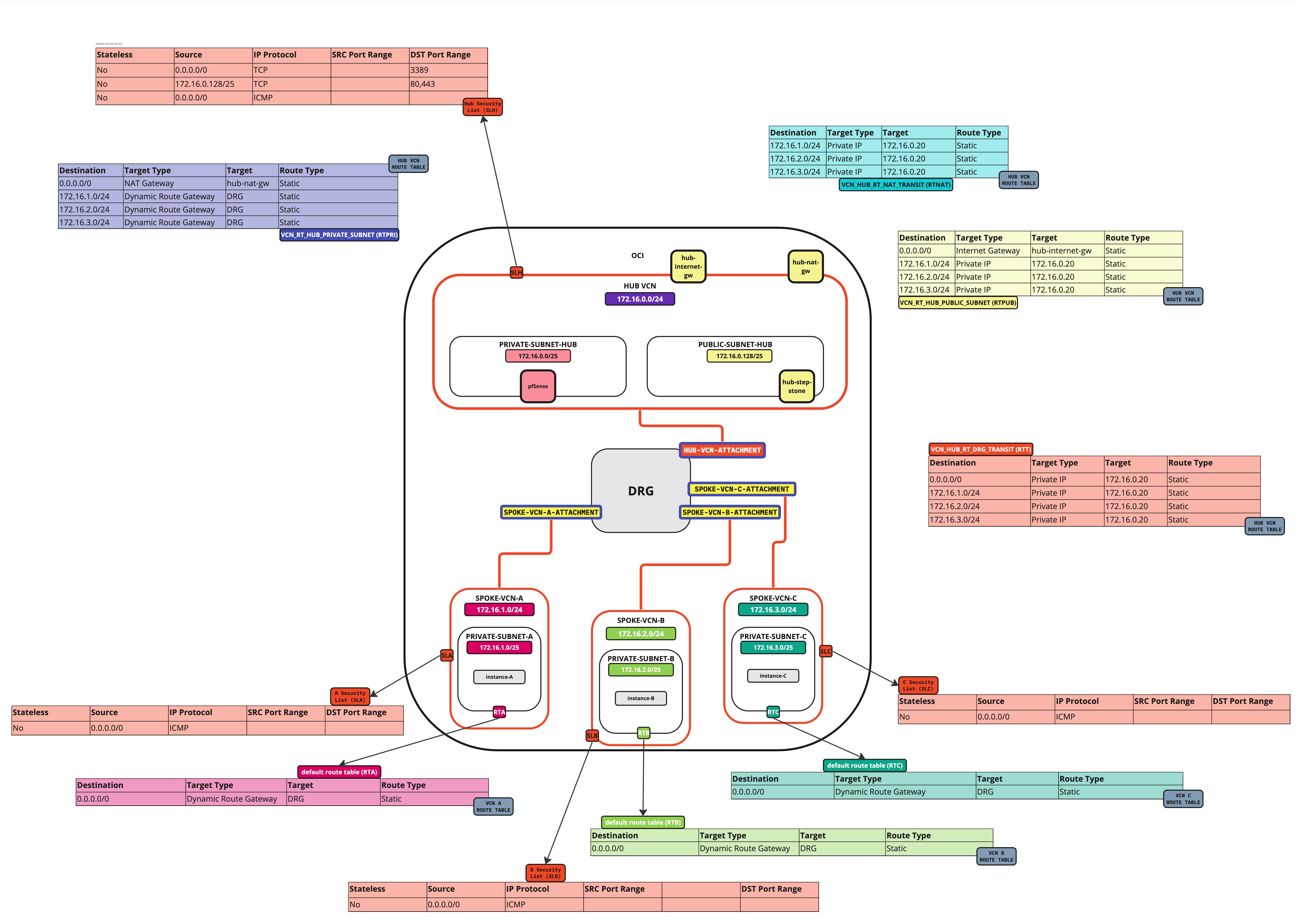

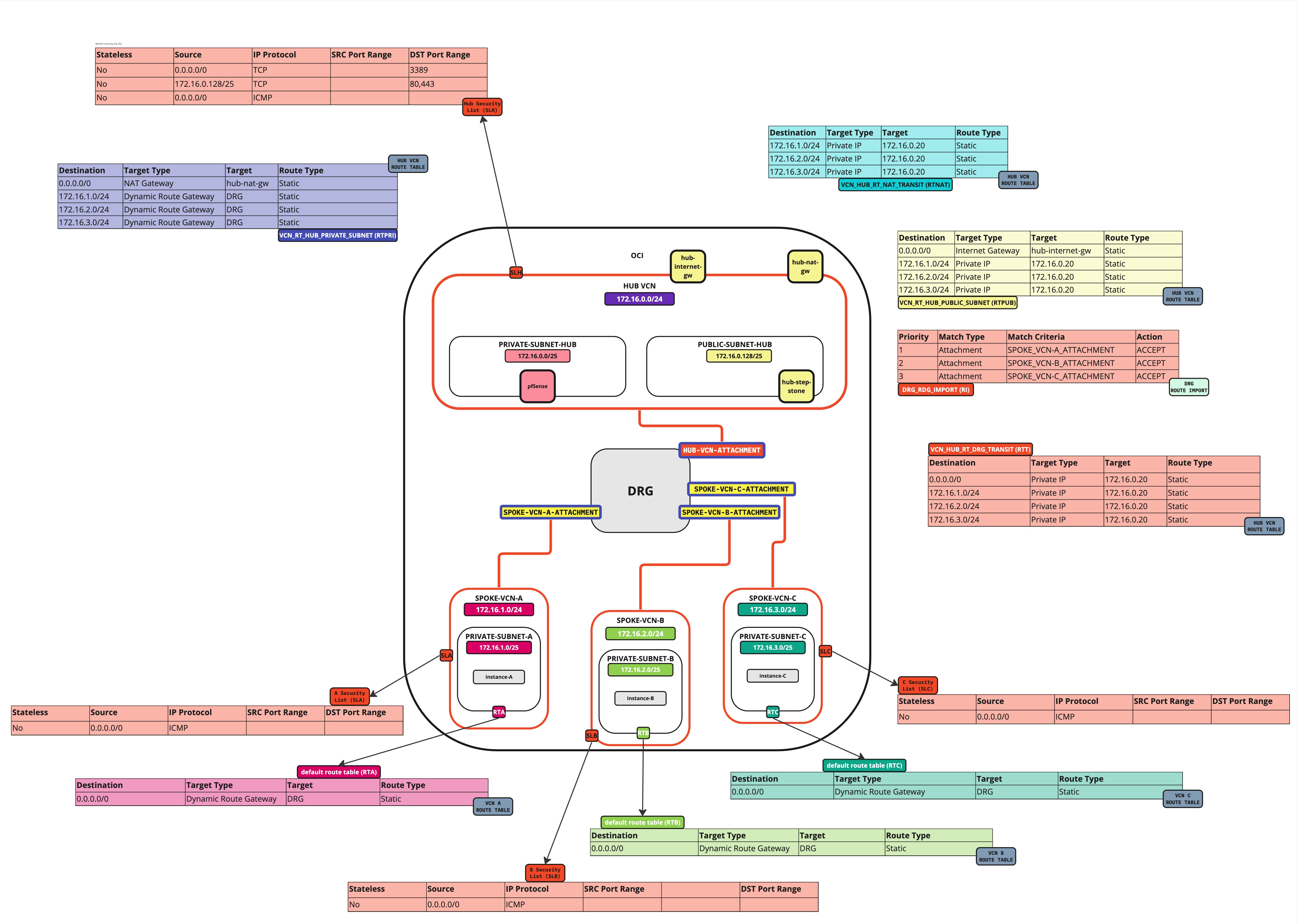

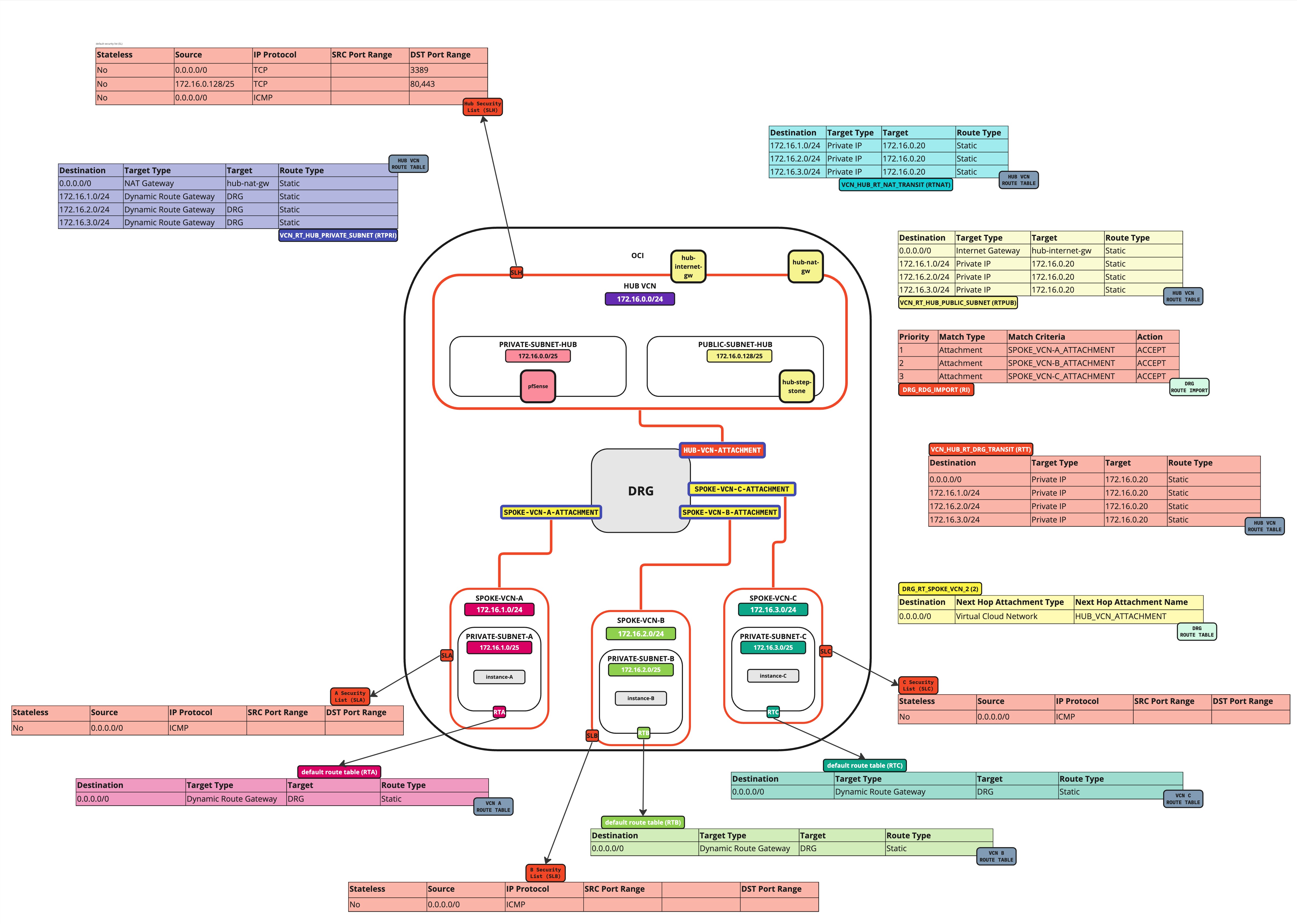

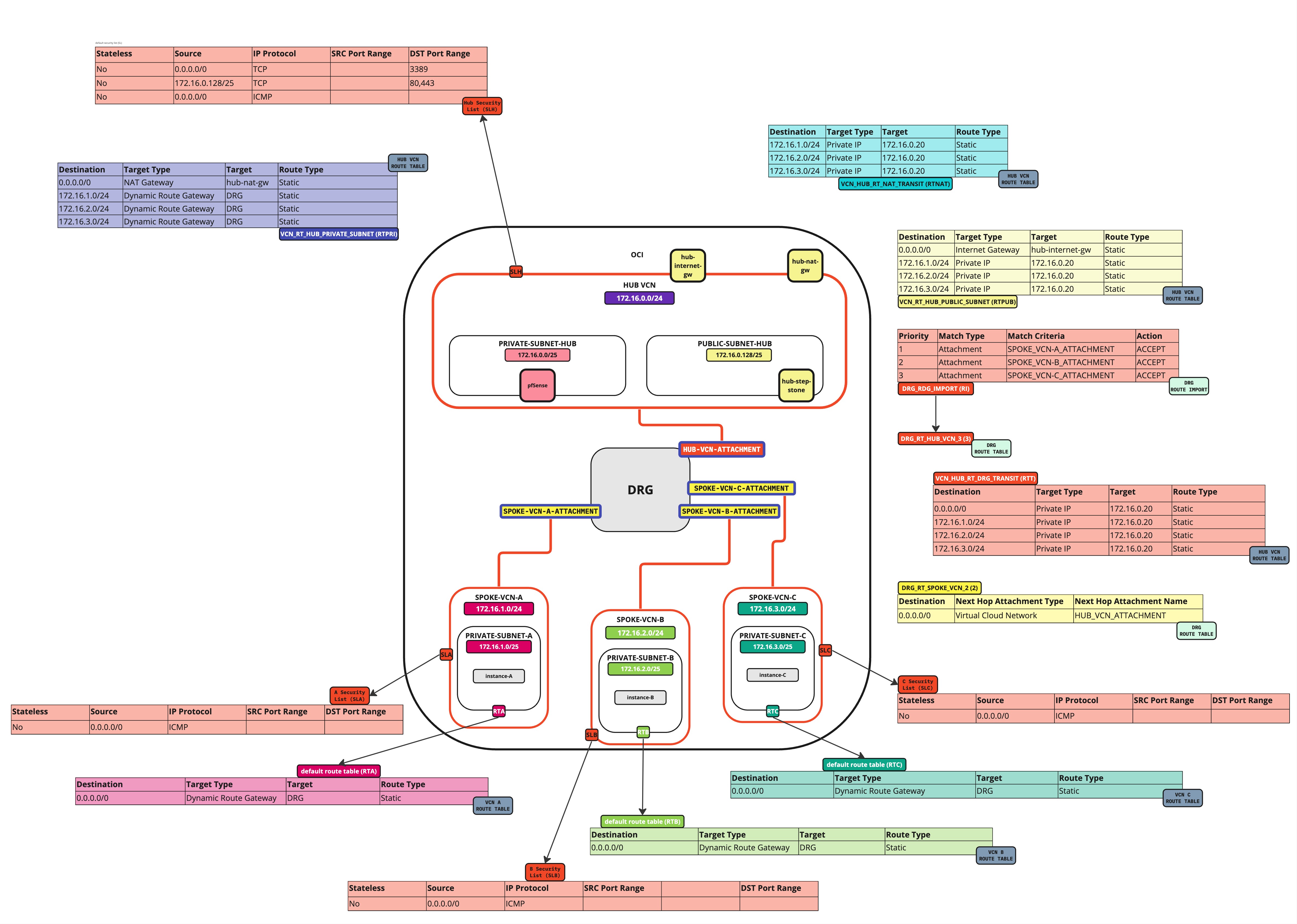

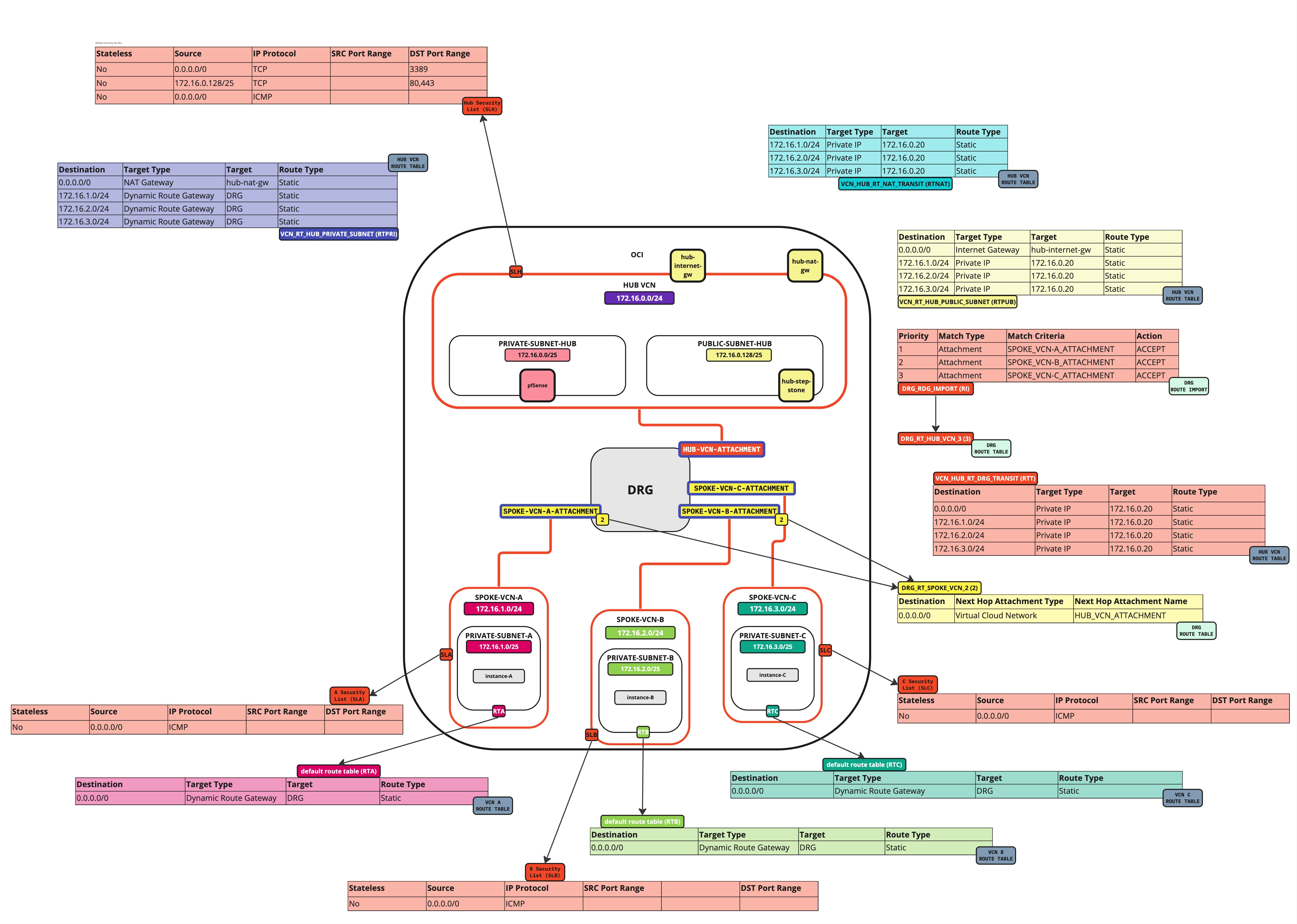

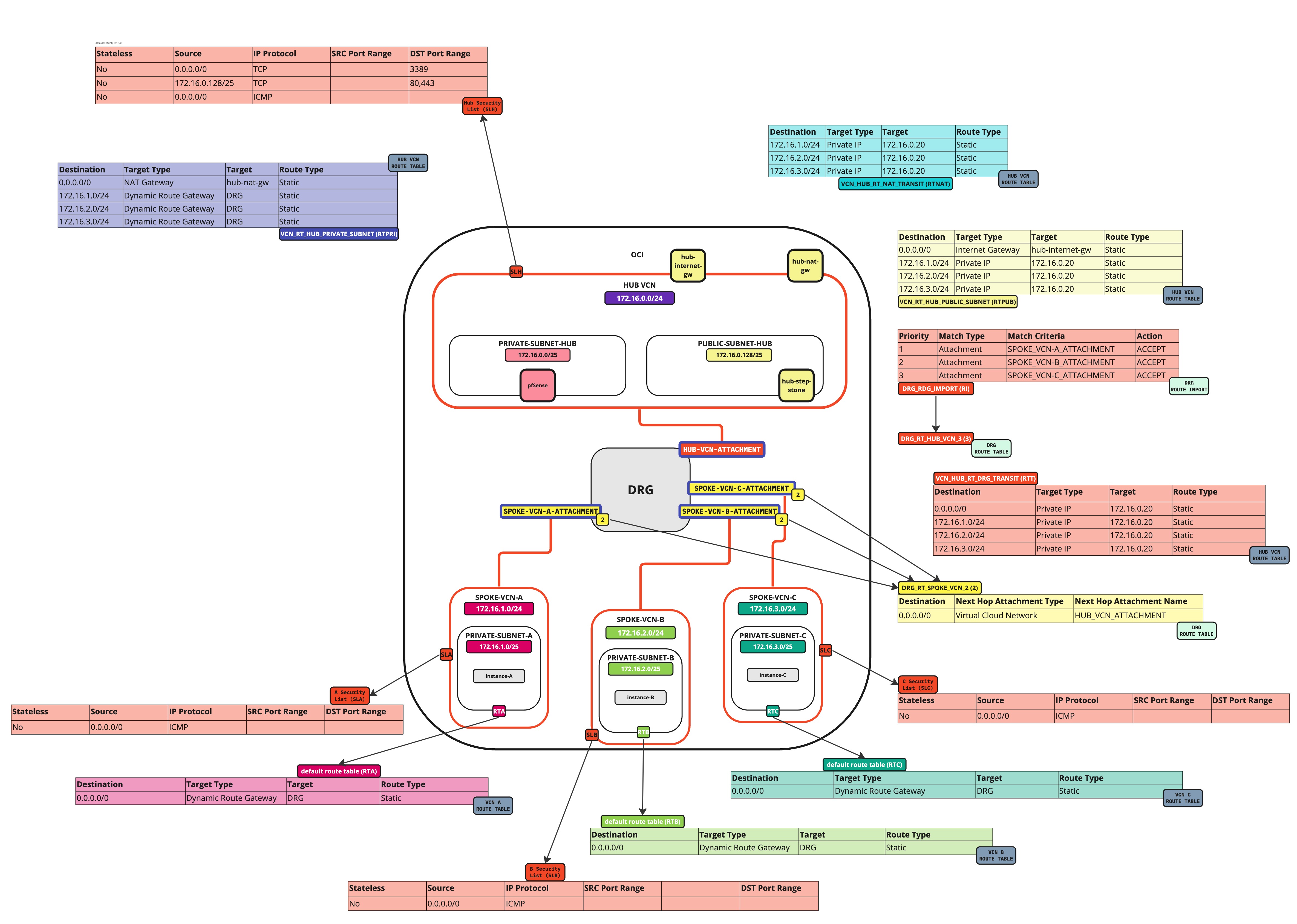

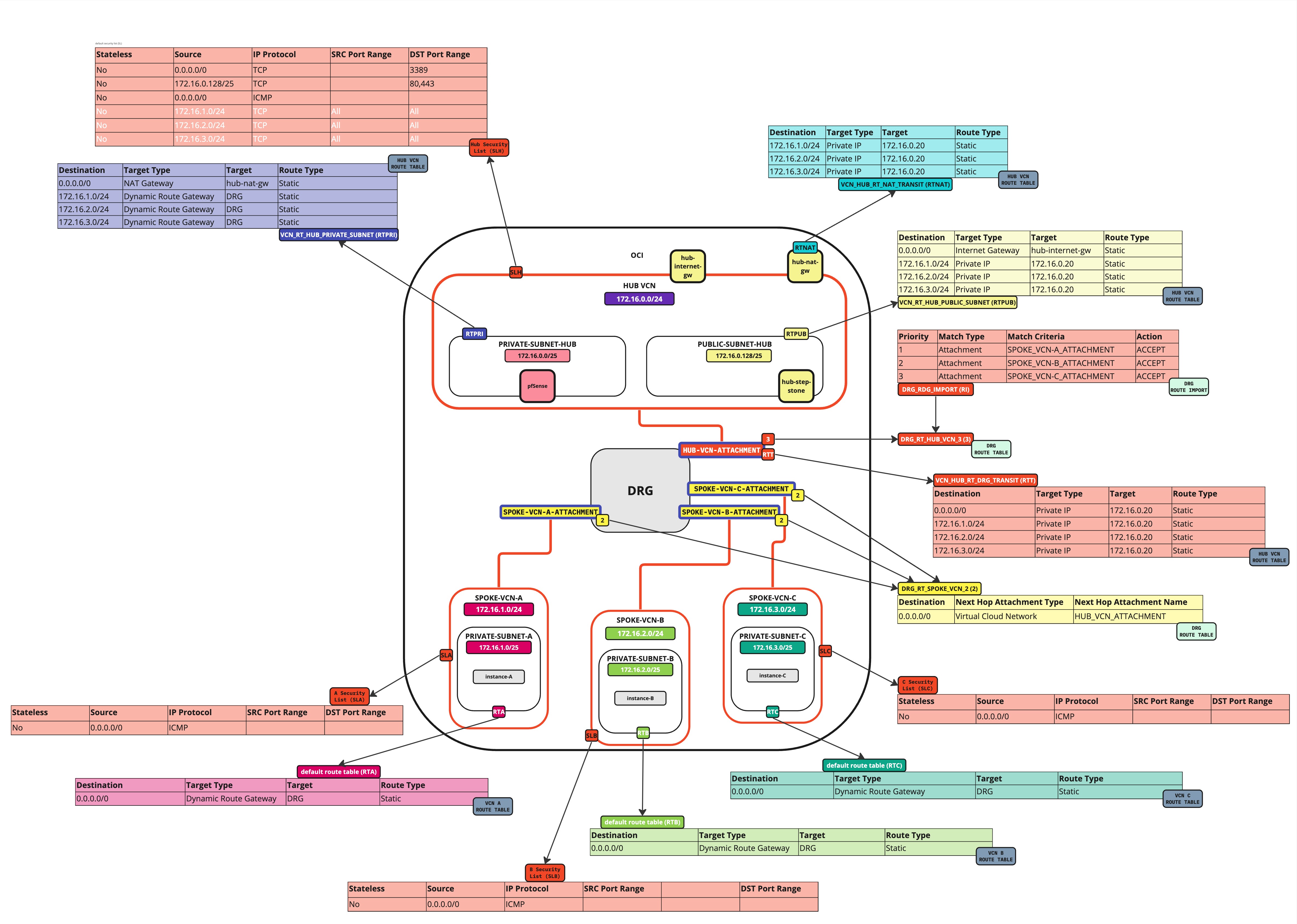

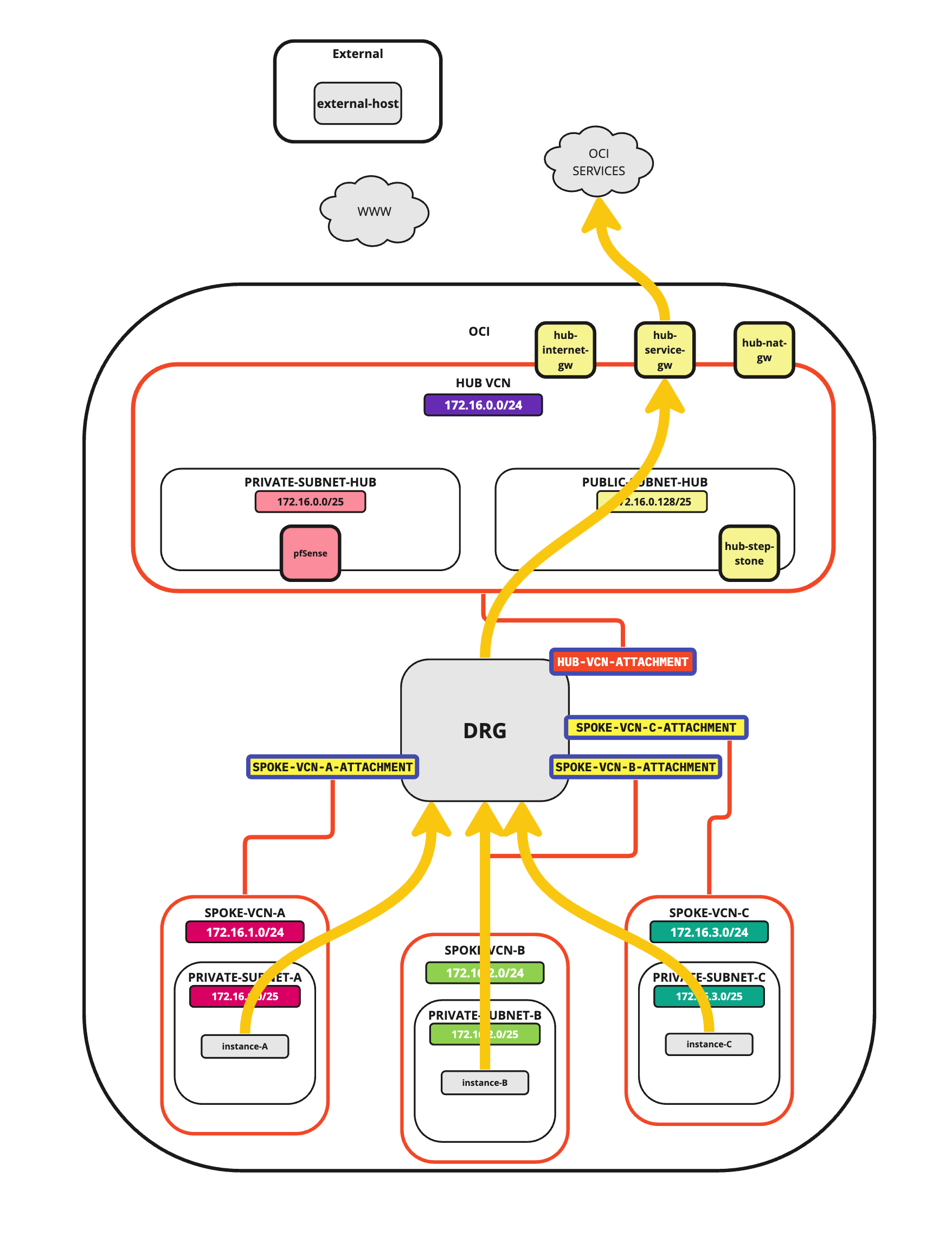

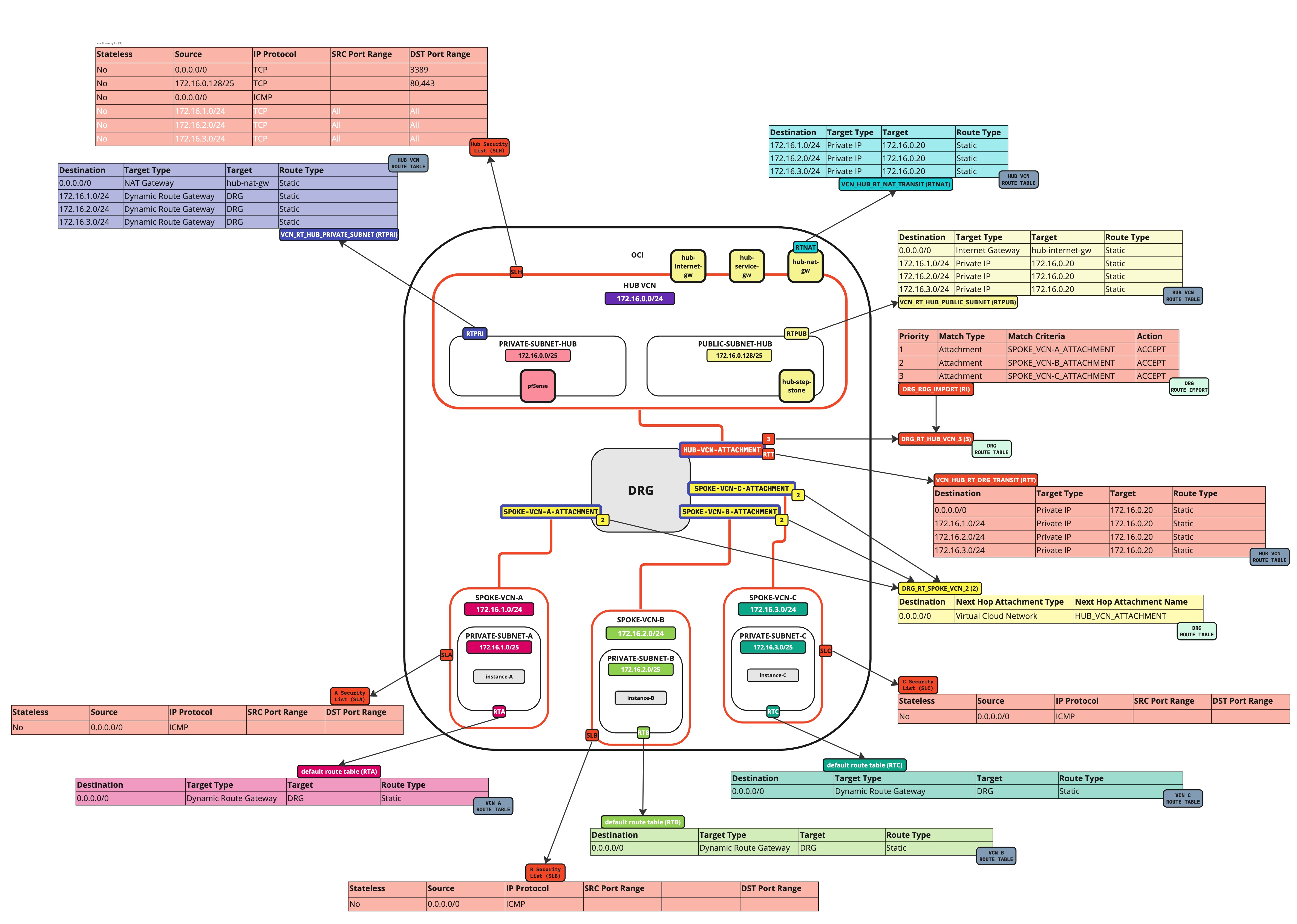

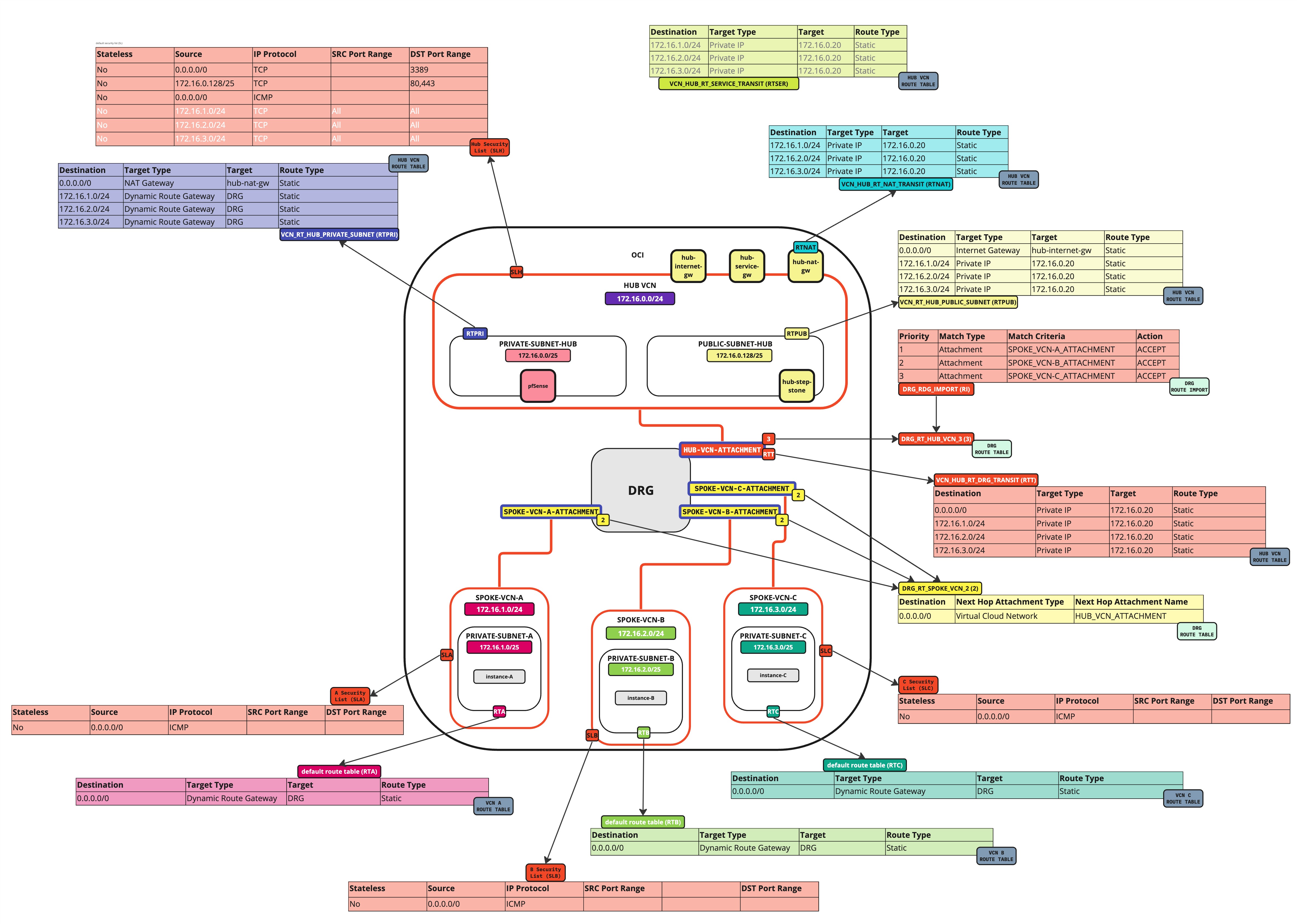

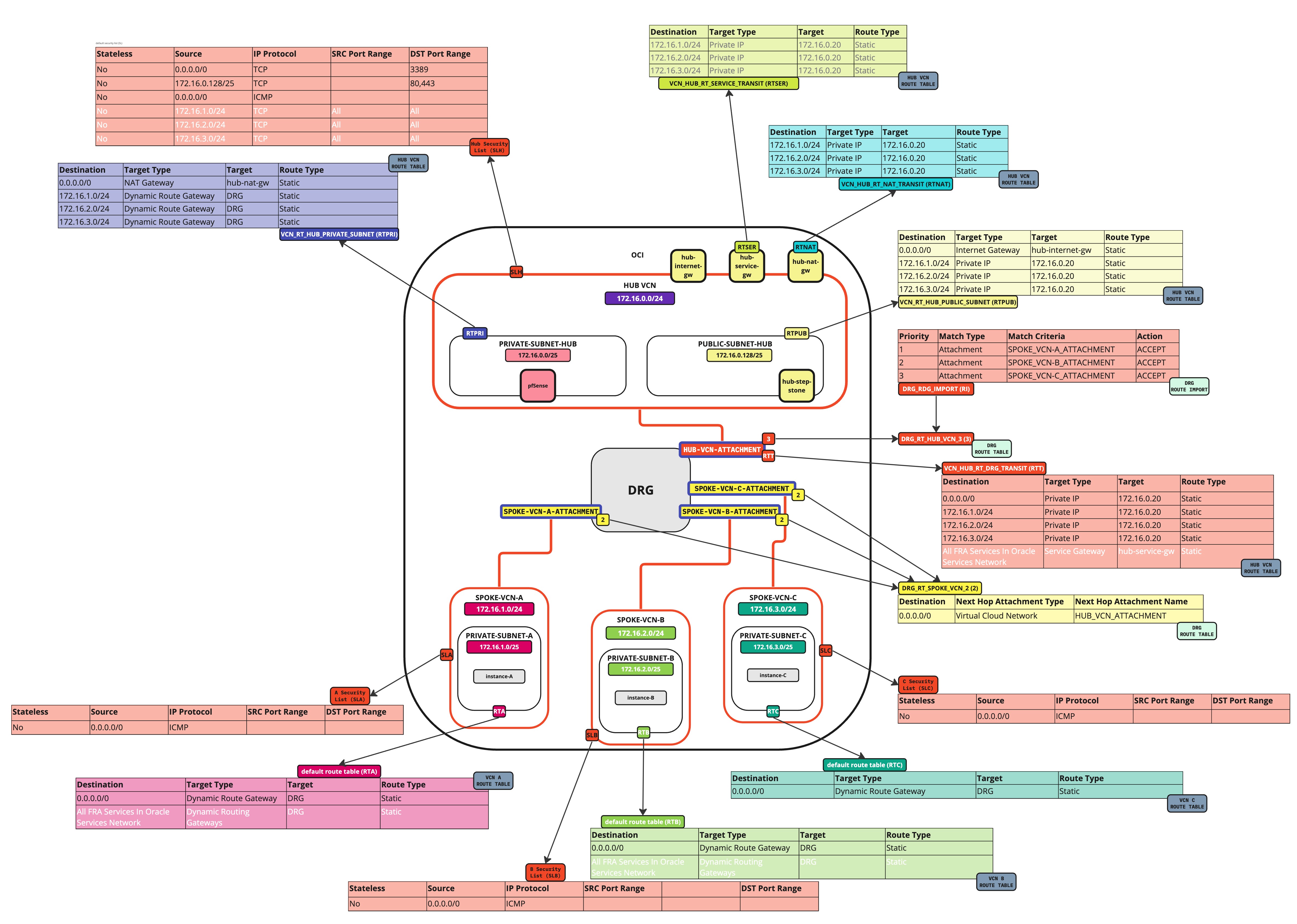

L'acheminement de concentrateur et de satellite au sein d'un fournisseur de nuage peut être déroutant et difficile à configurer. Pour ce faire, nous devons configurer plusieurs objets avec différents types de configuration. Le routage du réseau et la sécurité du réseau à plusieurs niveaux dans le nuage rendent cela déroutant.

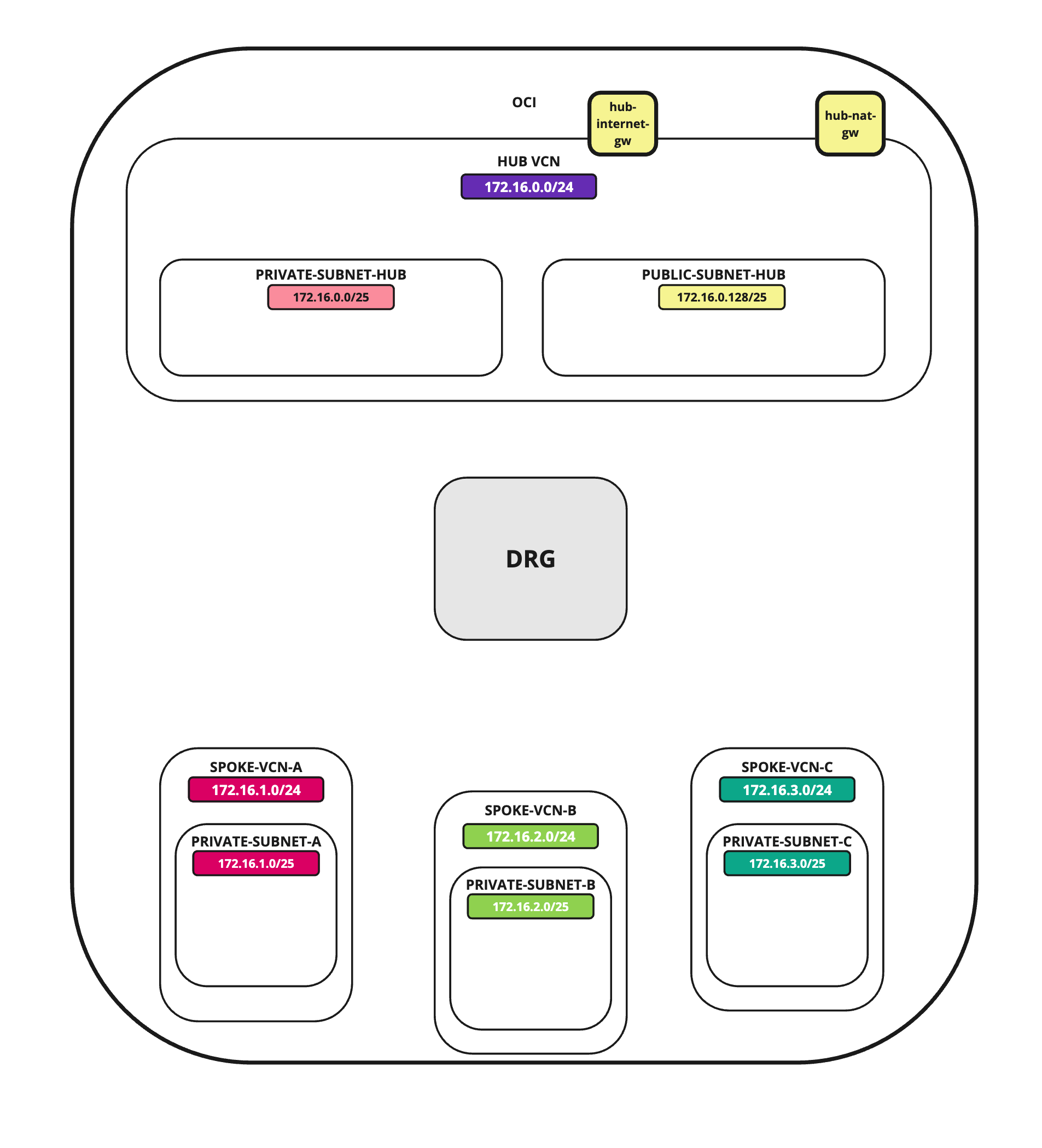

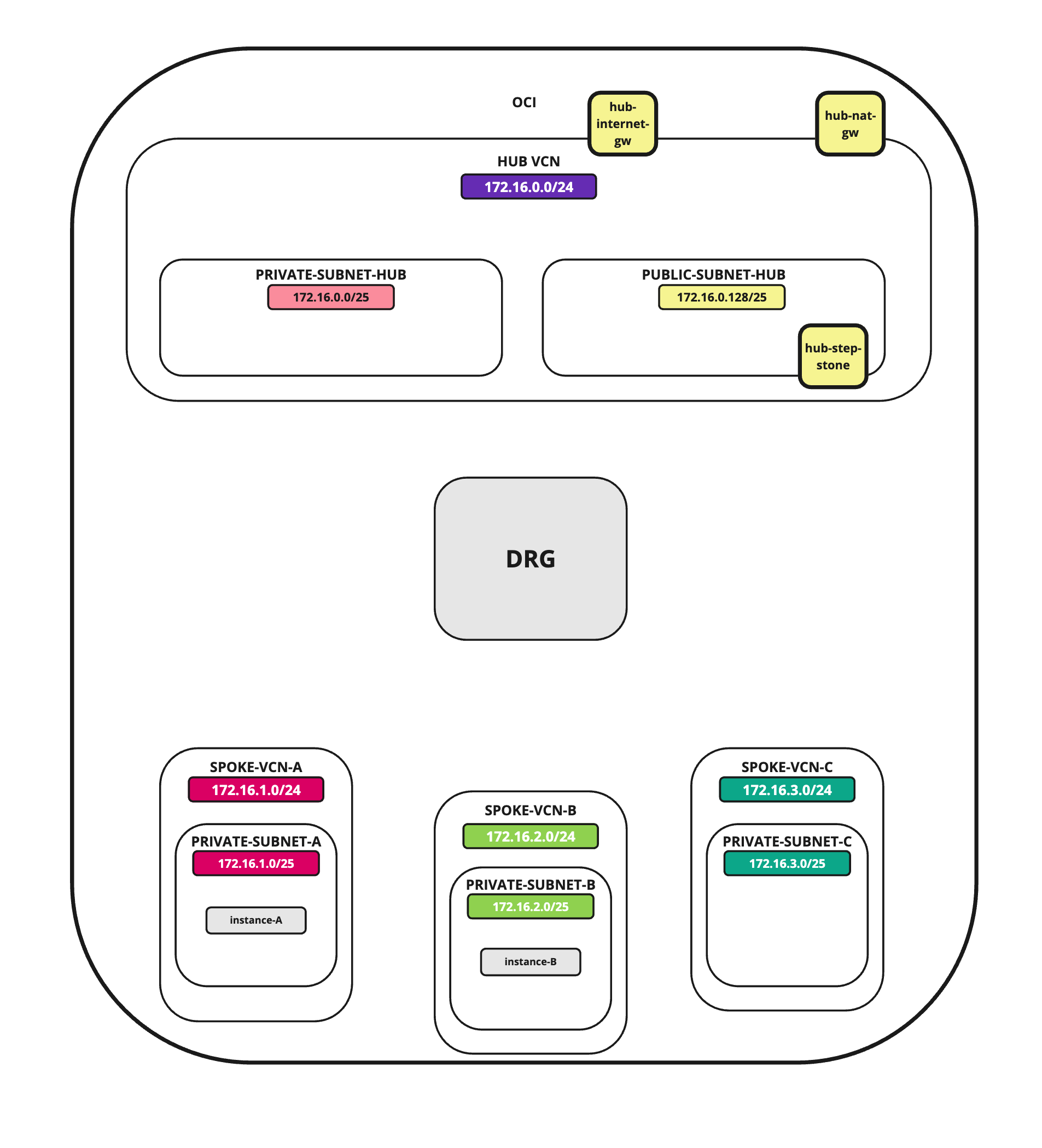

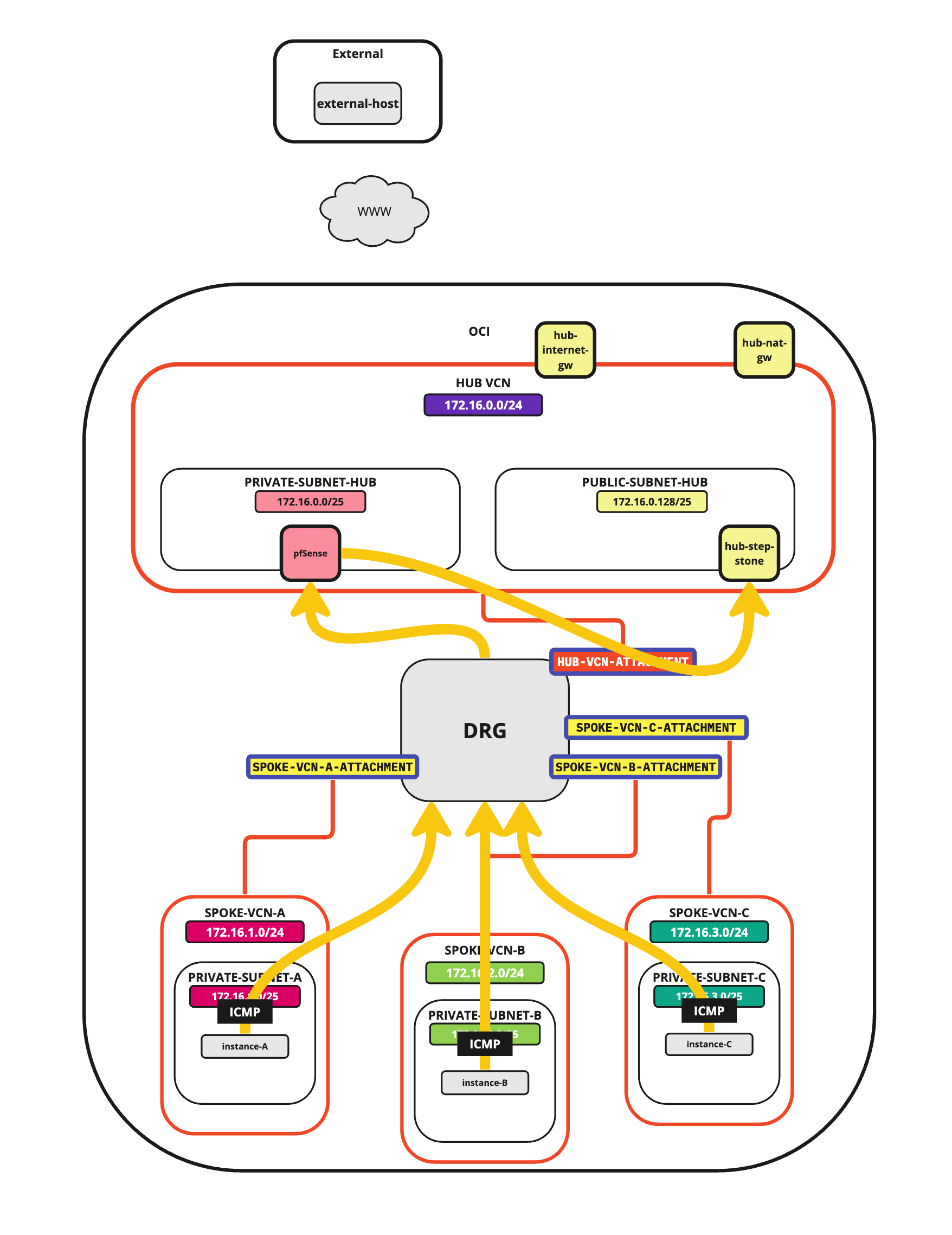

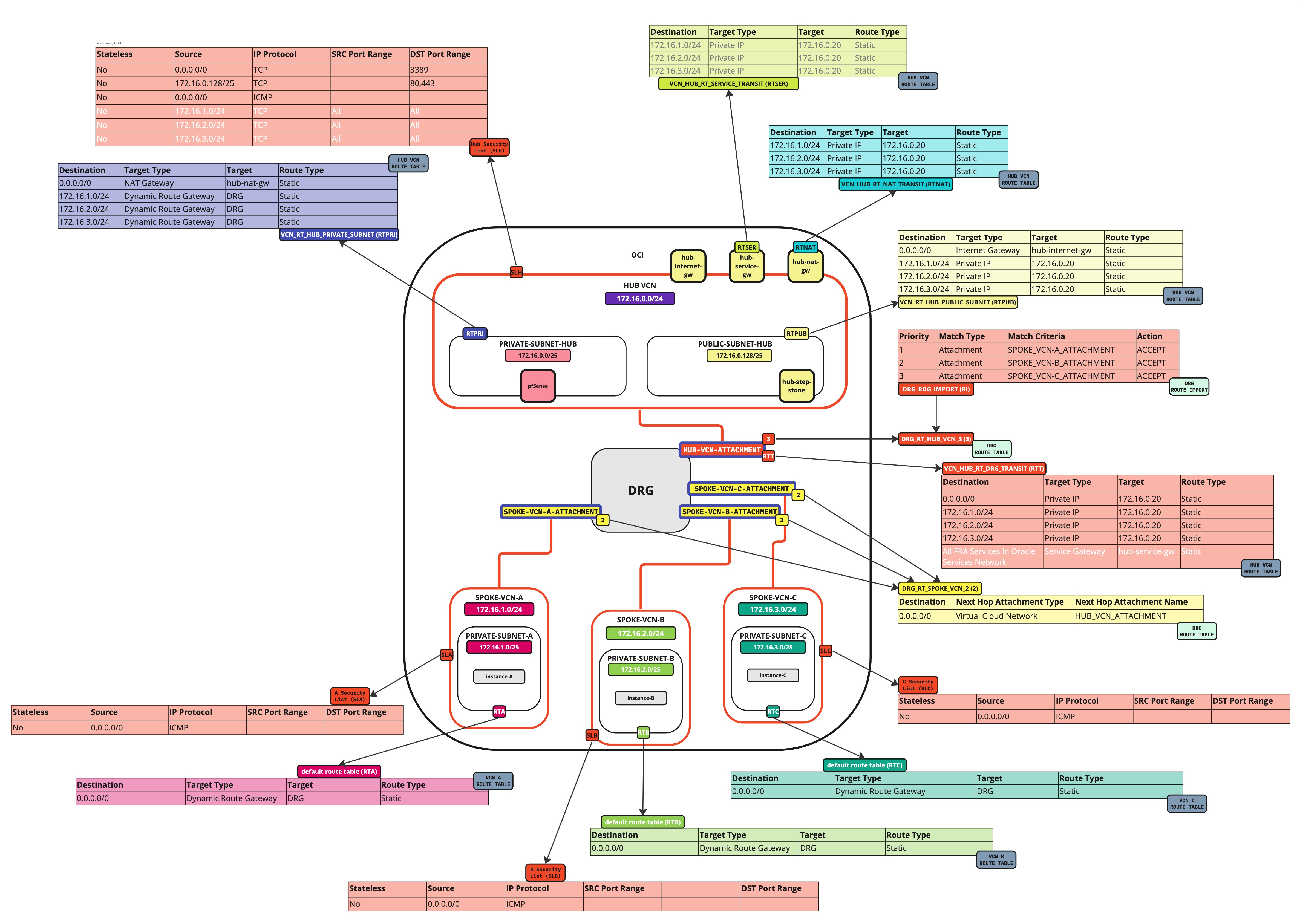

Dans ce tutoriel, nous vous expliquerons comment configurer un VCN central avec des réseaux en nuage virtuels à trois branches. Le VCN central contiendra le pare-feu pfSense et la connexion au réseau de services Internet et OCI. Tout le trafic réseau provenant du VCN satellite qui doit communiquer avec d'autres réseaux en nuage virtuels satellite ou avec Internet ou le réseau de services OCI doit transmettre le VCN central pour l'inspection du pare-feu.

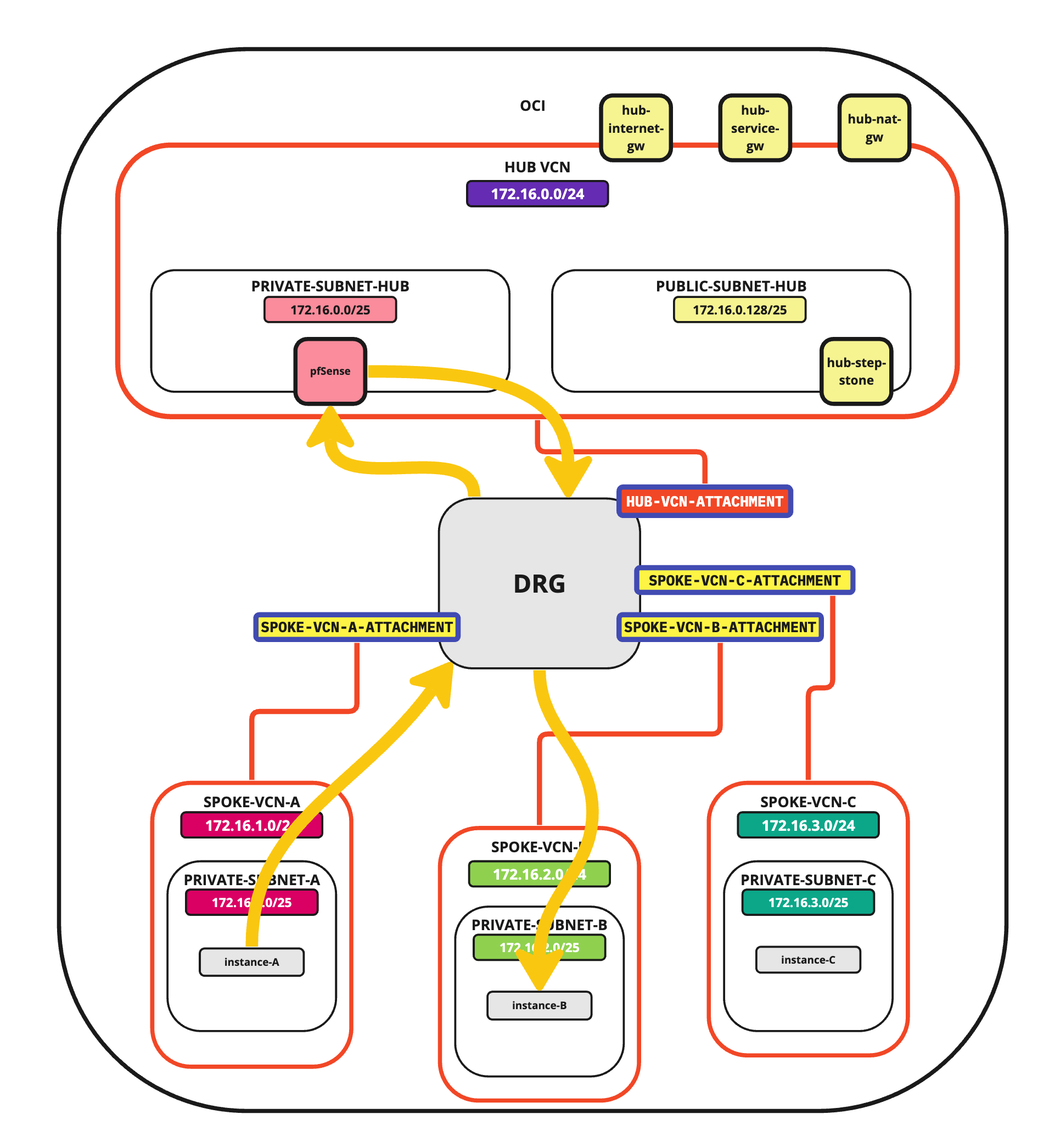

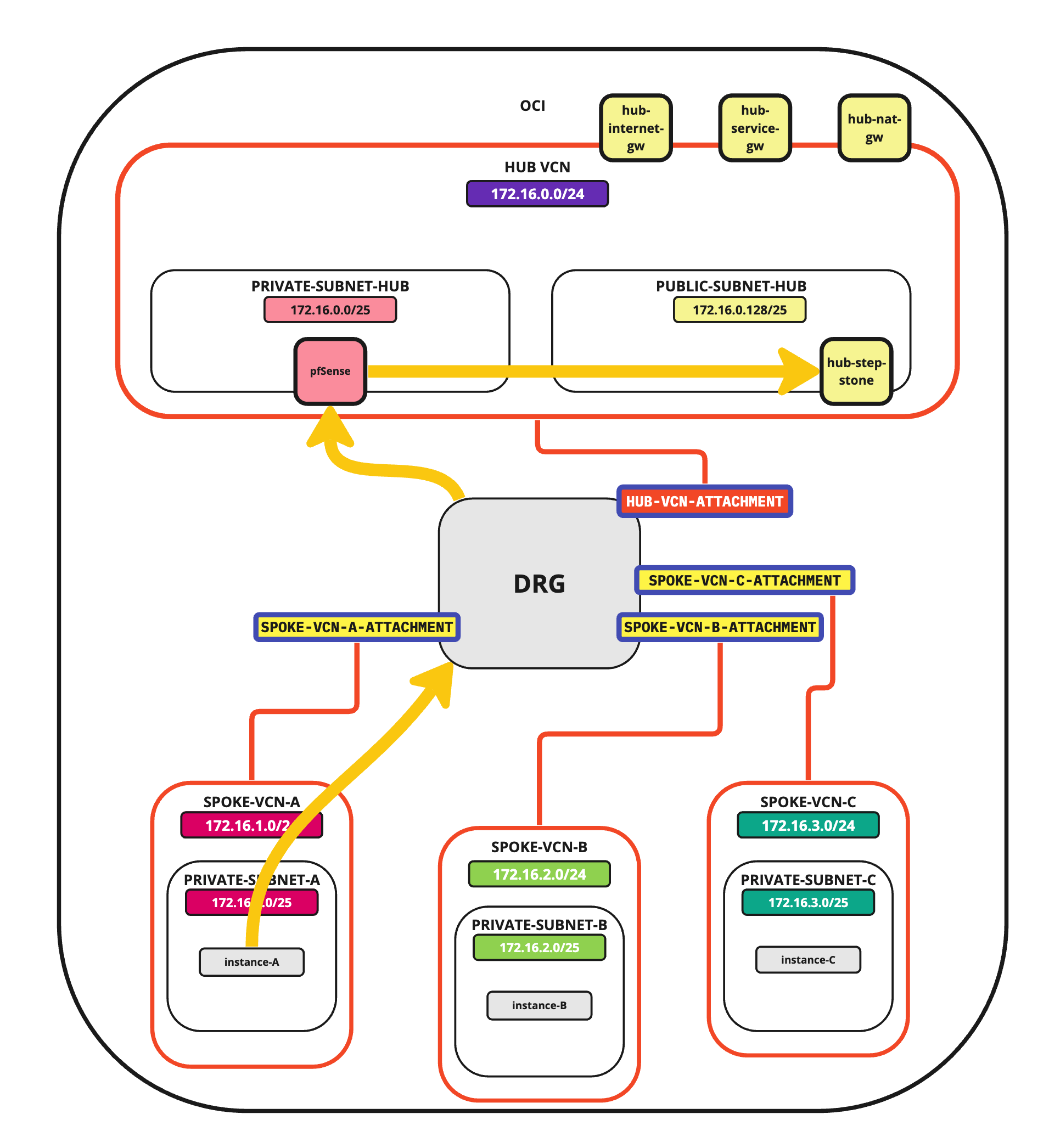

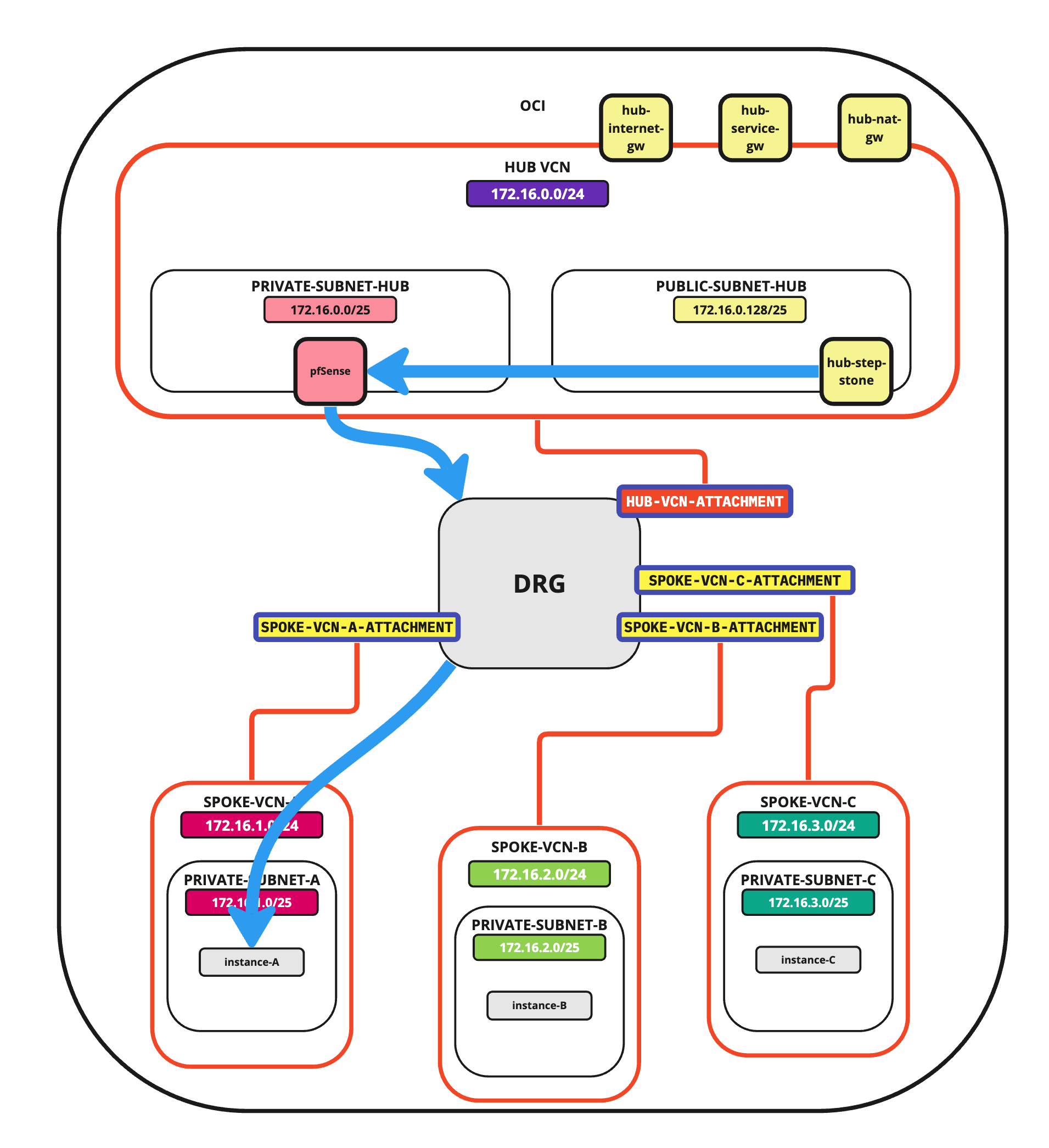

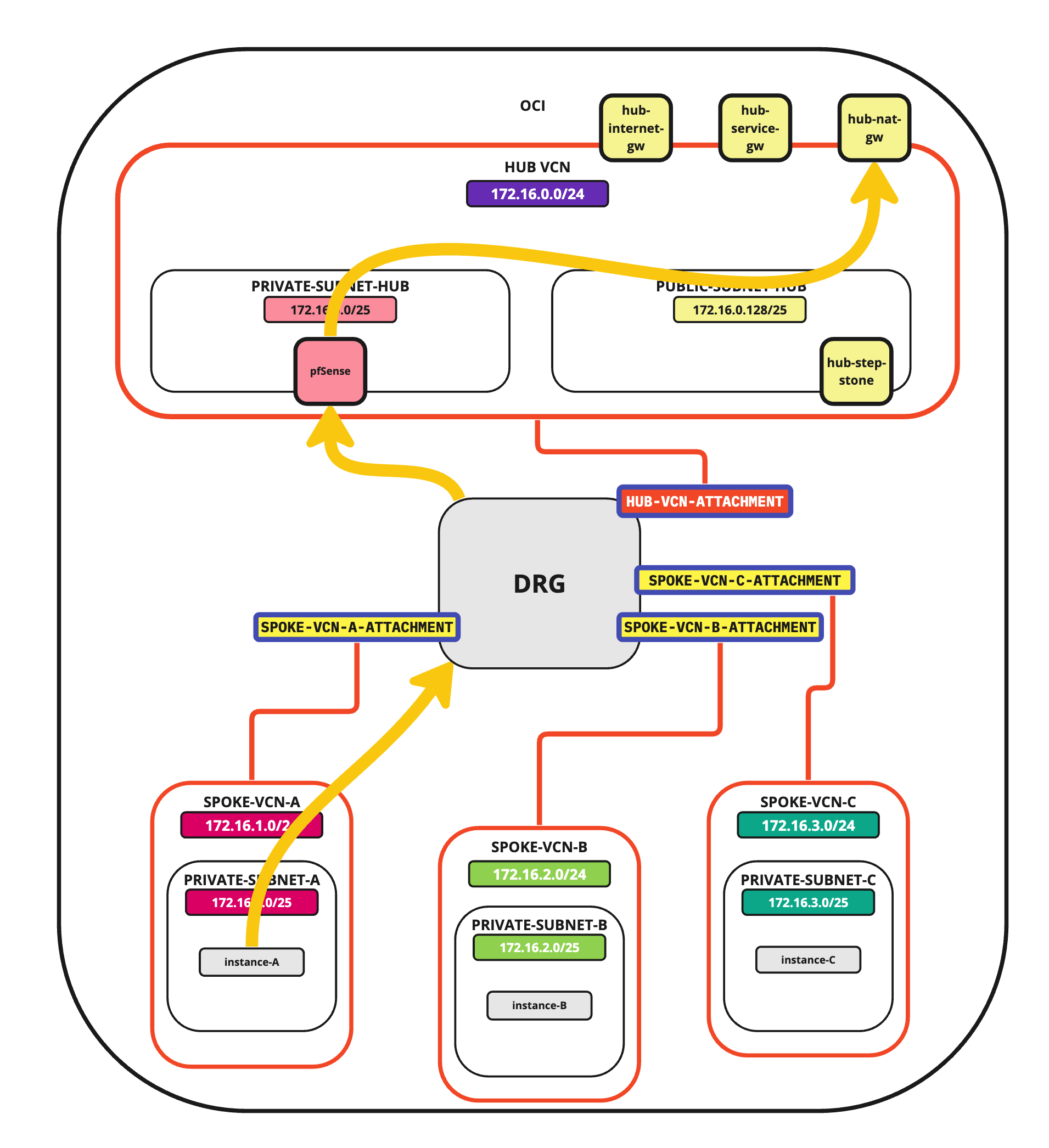

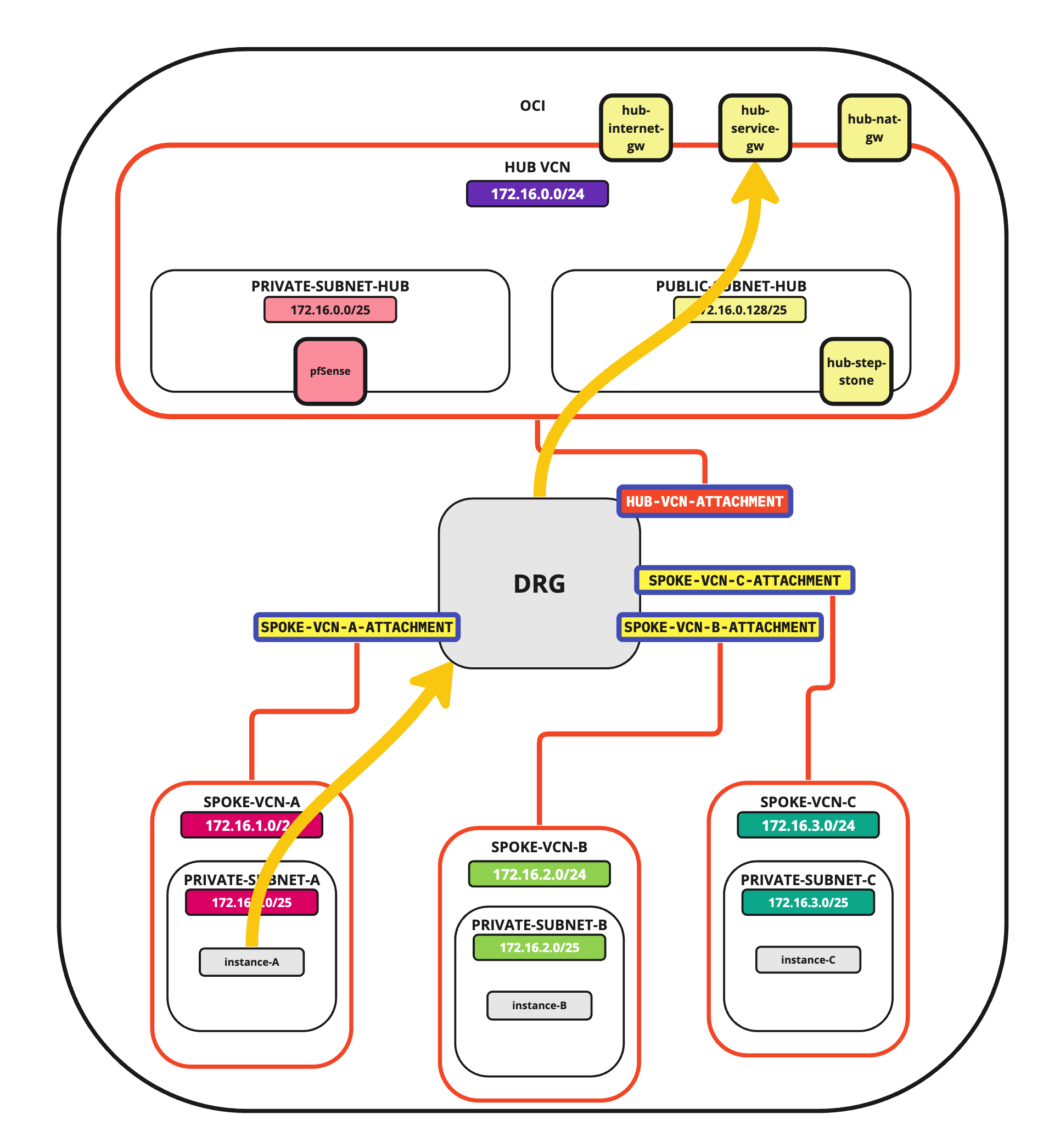

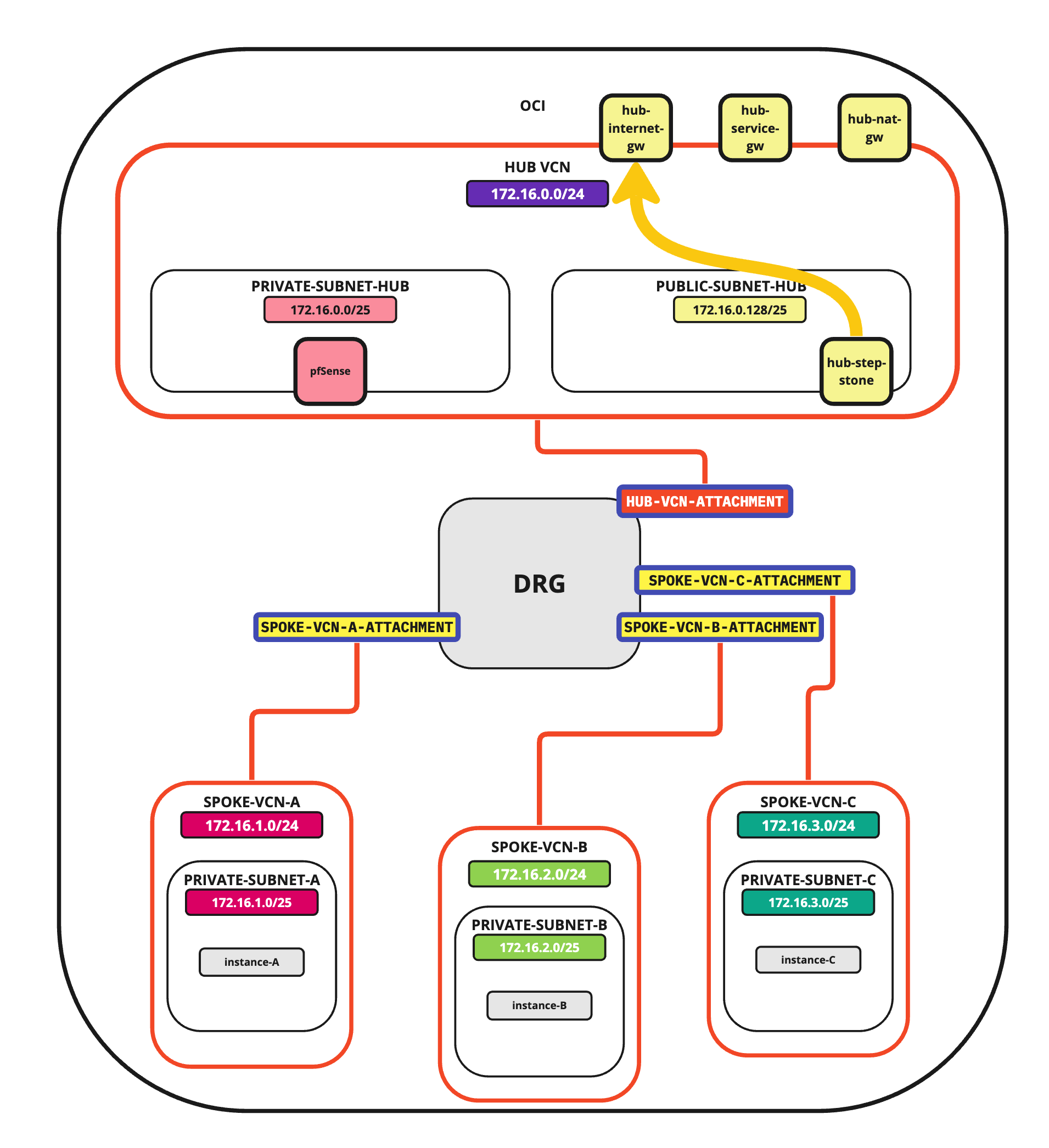

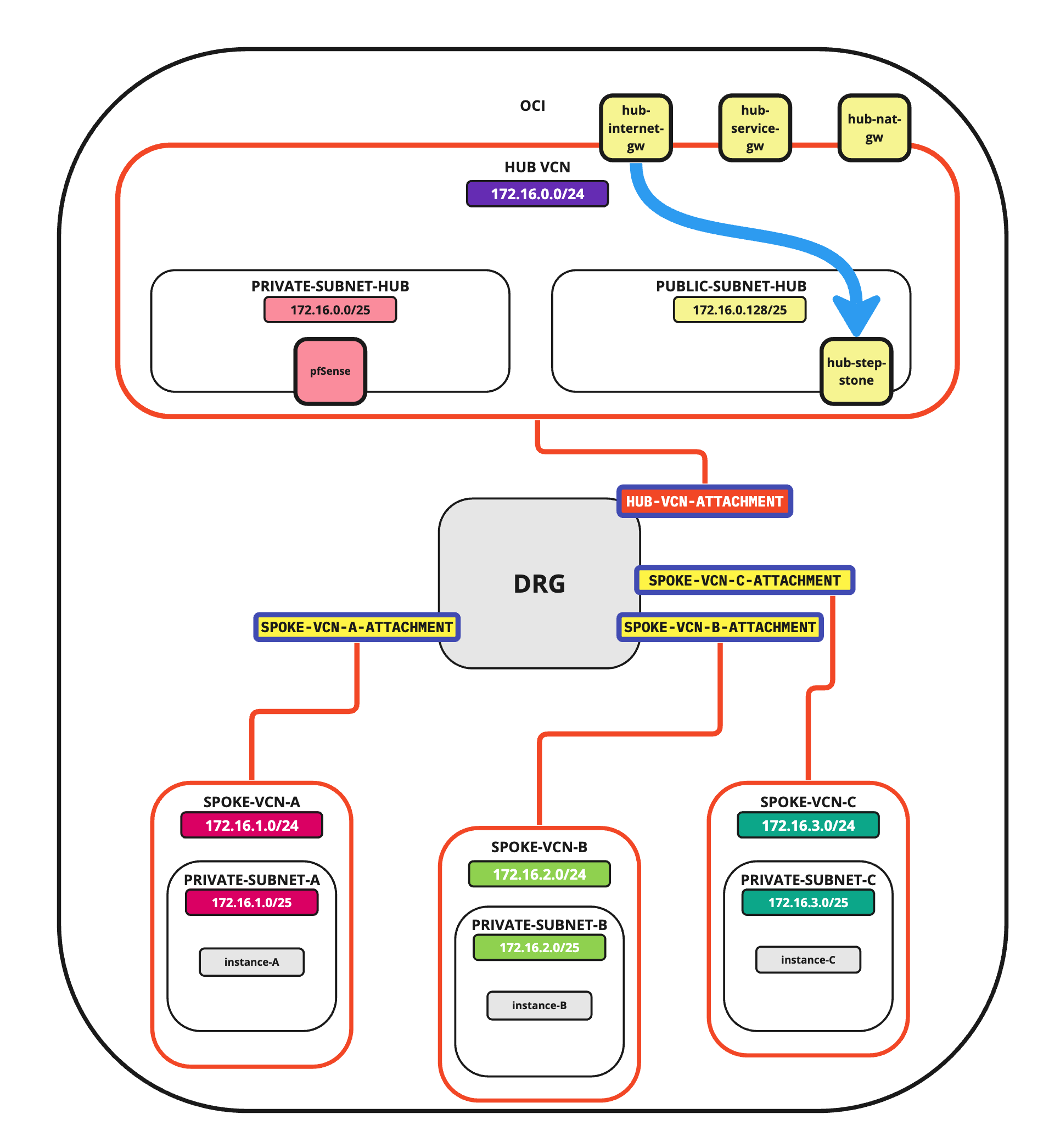

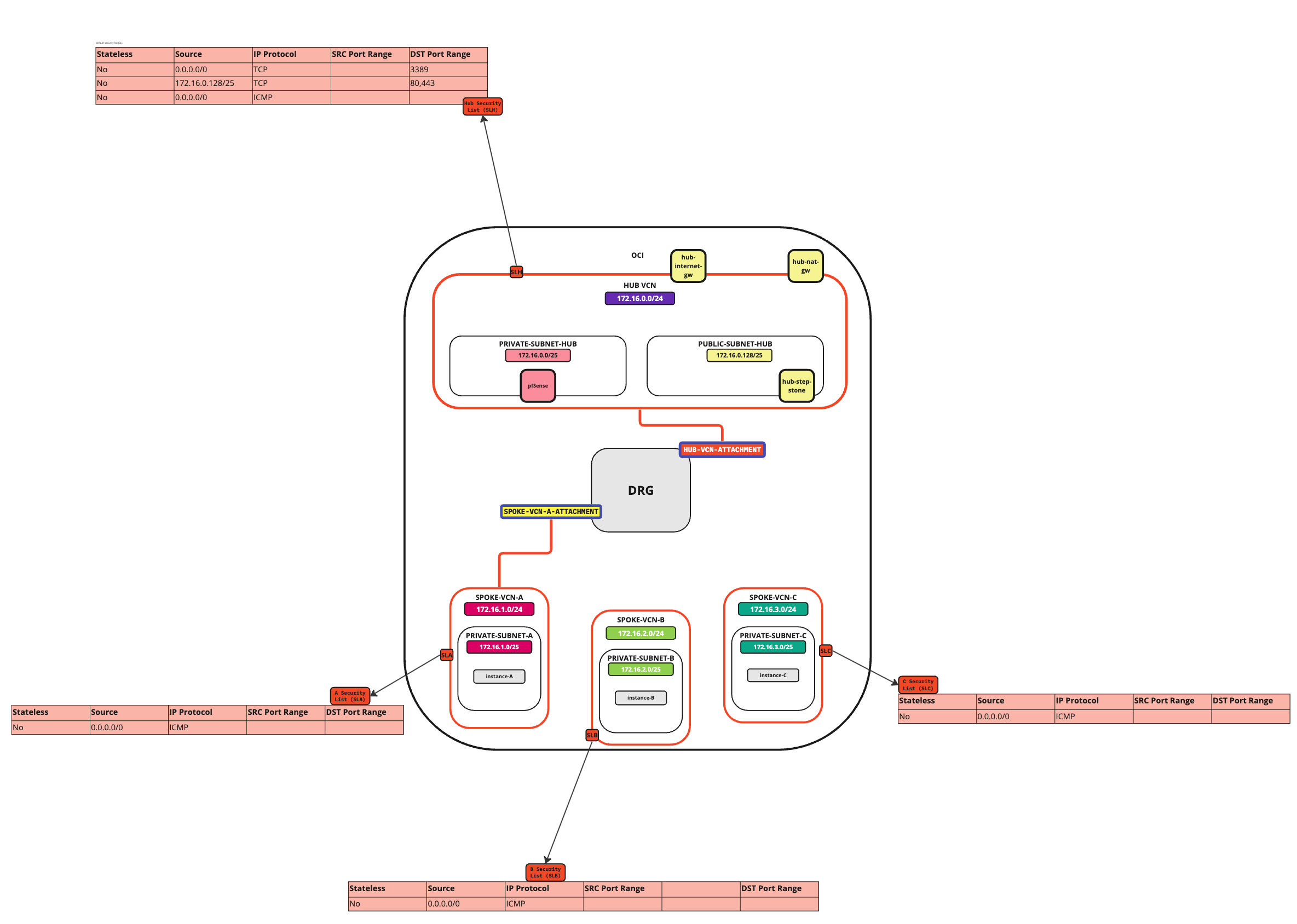

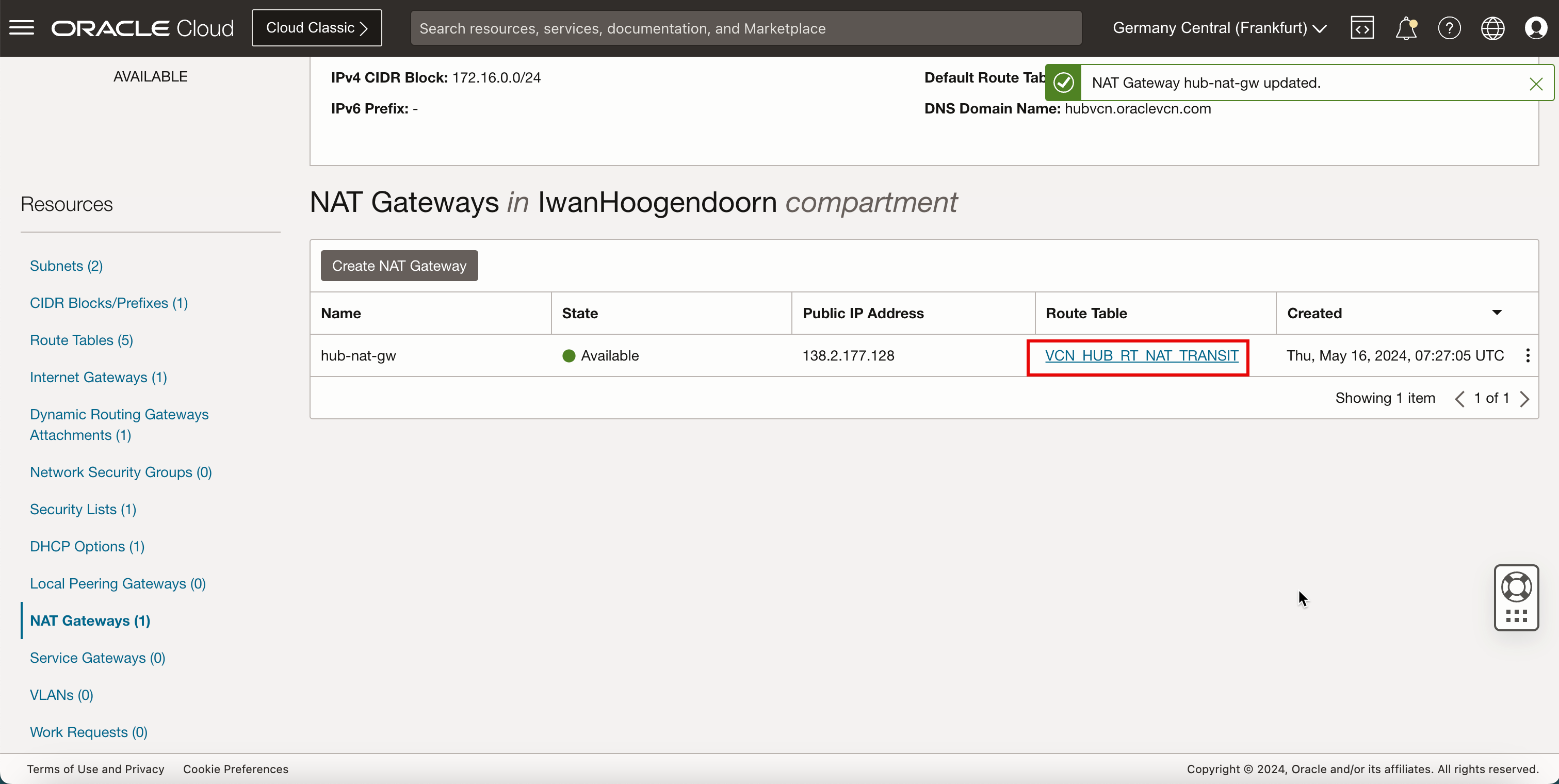

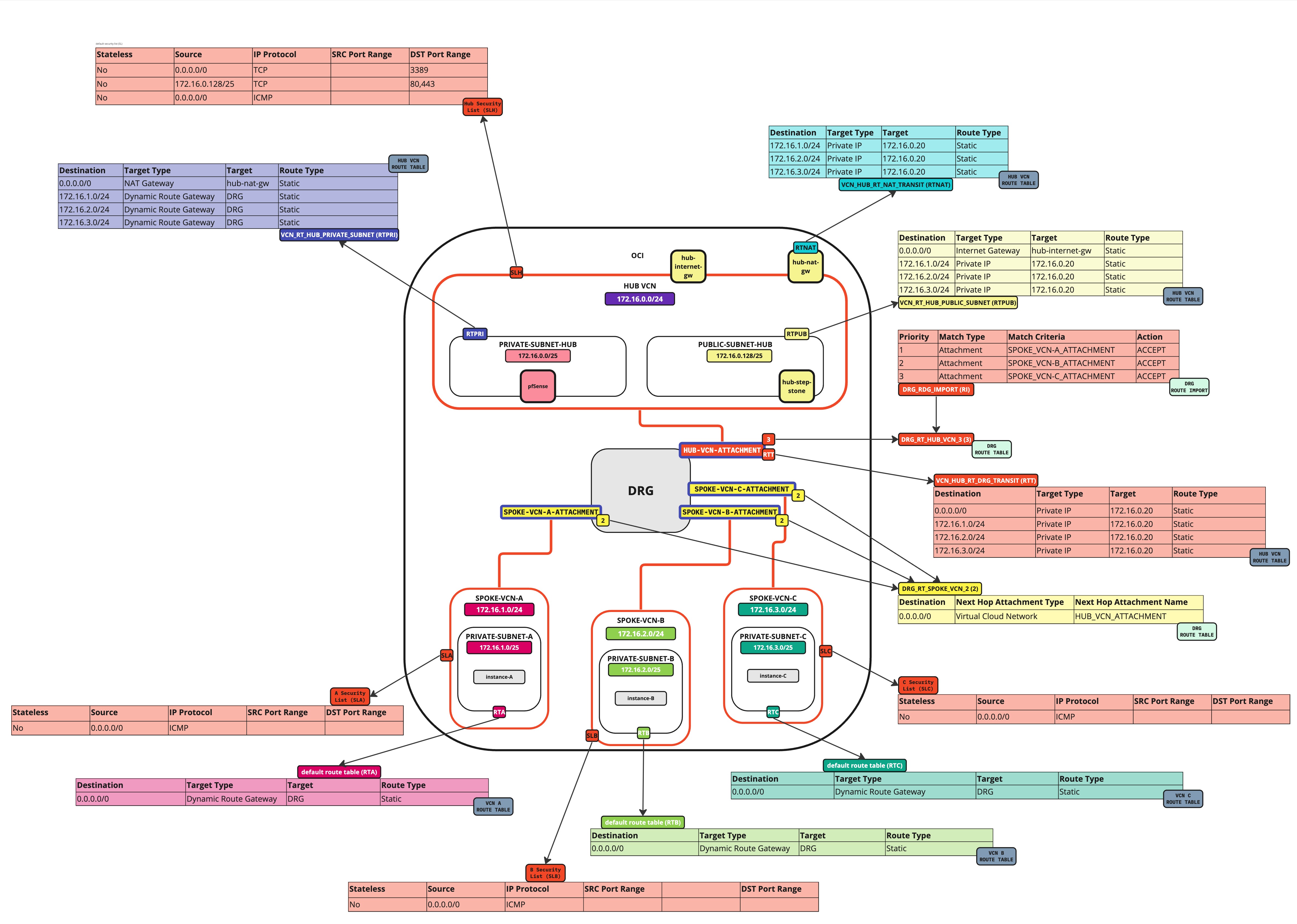

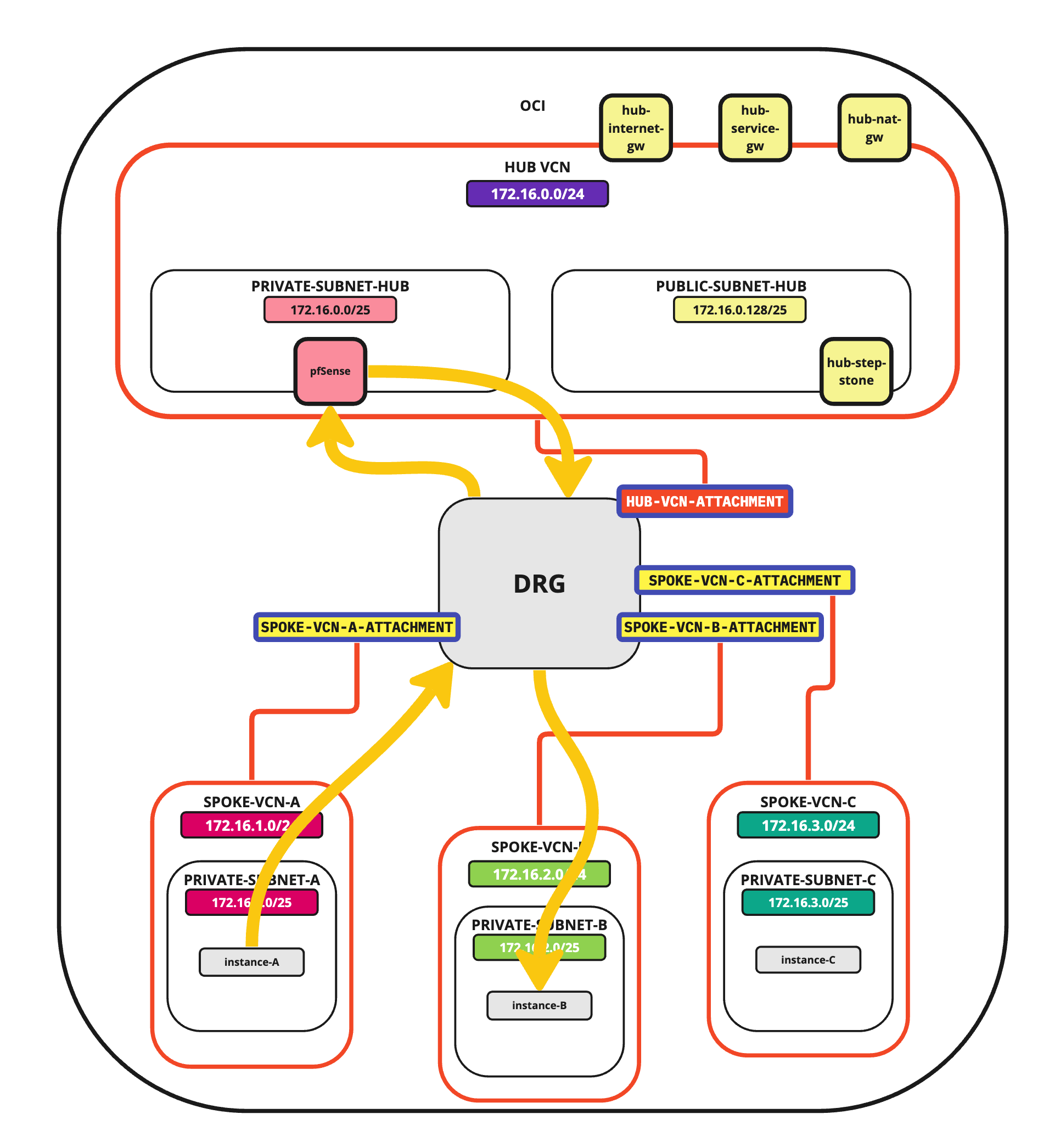

Les images suivantes illustrent les flux de trafic.

-

Connectivité satellite

-

Connectivité du satellite au concentrateur

-

Connectivité Hub à satellite

-

Parler à la connectivité Internet

-

Connectivité du satellite au service

-

Hub vers la connectivité Internet

-

Connectivité Internet à Hub

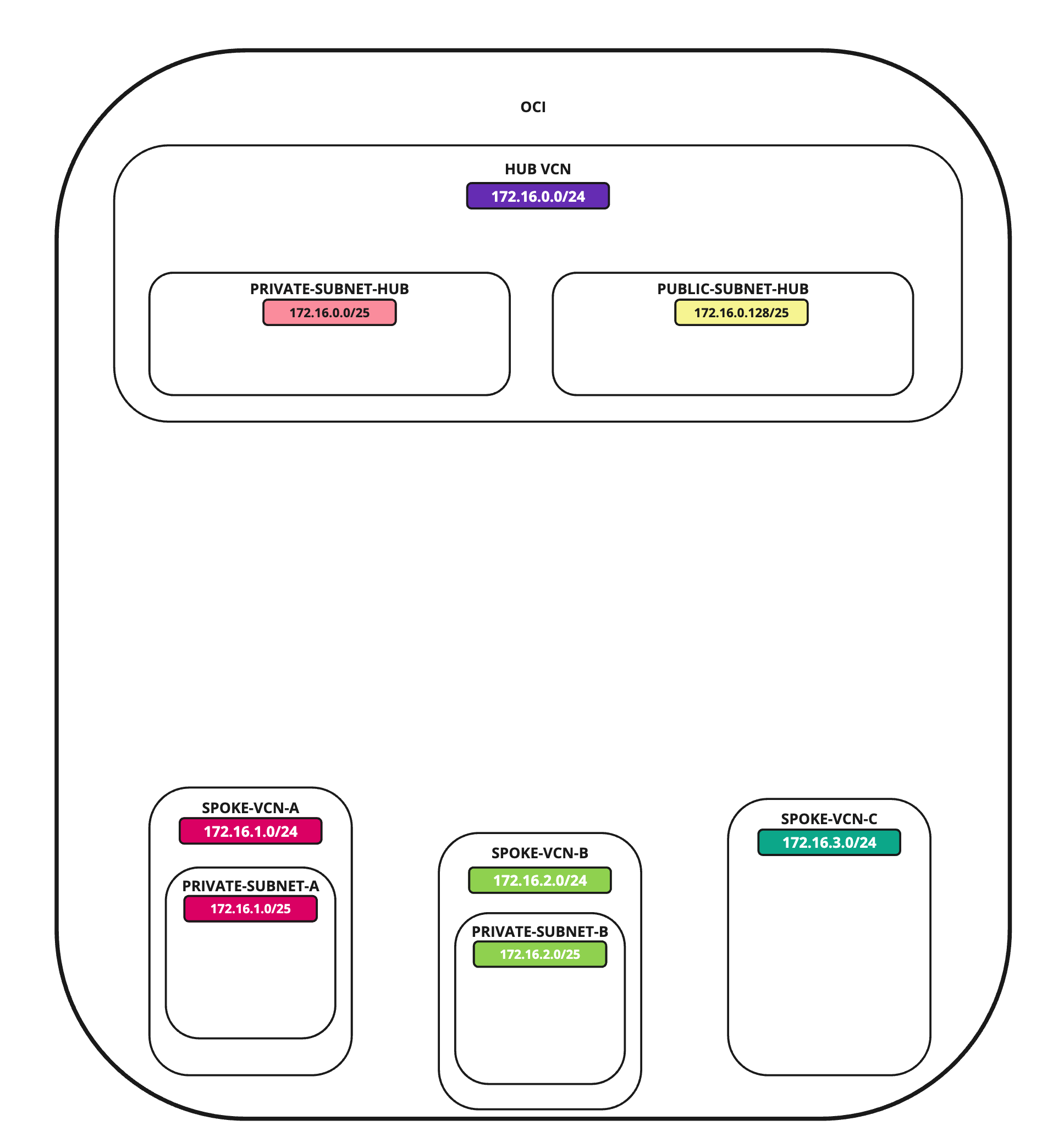

Note : Dans ce tutoriel, nous utiliserons plusieurs réseaux dans les rayons.

- Sous-réseau du VCN satellite :

172.16.1.0/25. - Sous-réseau du VCN satellite B :

172.16.2.0/25. - Sous-réseau du VCN satellite C :

172.16.3.0/25.

- Sous-réseau du VCN satellite :

Objectifs

-

Configurez un environnement de routage OCI avec le routage hub et satellite entièrement configuré. Nous acheminons tout le trafic réseau vers le VCN central où le VCN central contiendra un pare-feu qui inspectera tout le trafic provenant des rayons.

- Tâche 1 : Créez les réseaux en nuage virtuels hub et satellite.

- Tâche 2 : Créez les sous-réseaux à l'intérieur des réseaux en nuage virtuels hub et satellite.

- Tâche 3 : Créez une passerelle DRG, une passerelle Internet et une passerelle NAT.

- Tâche 4 : Ajoutez des instances attachées à différents sous-réseaux dans tous les réseaux en nuage virtuels.

- Tâche 5 : Ajoutez un pare-feu pfSense dans le VCN central.

- Tâche 6 : Ouvrez les règles de pare-feu sur les listes de sécurité.

- Tâche 7 : Configurer le routage entre les différents réseaux en nuage virtuels et Internet avec inspection du pare-feu Hub.

- Tâche 8 : Vérifiez la connectivité.

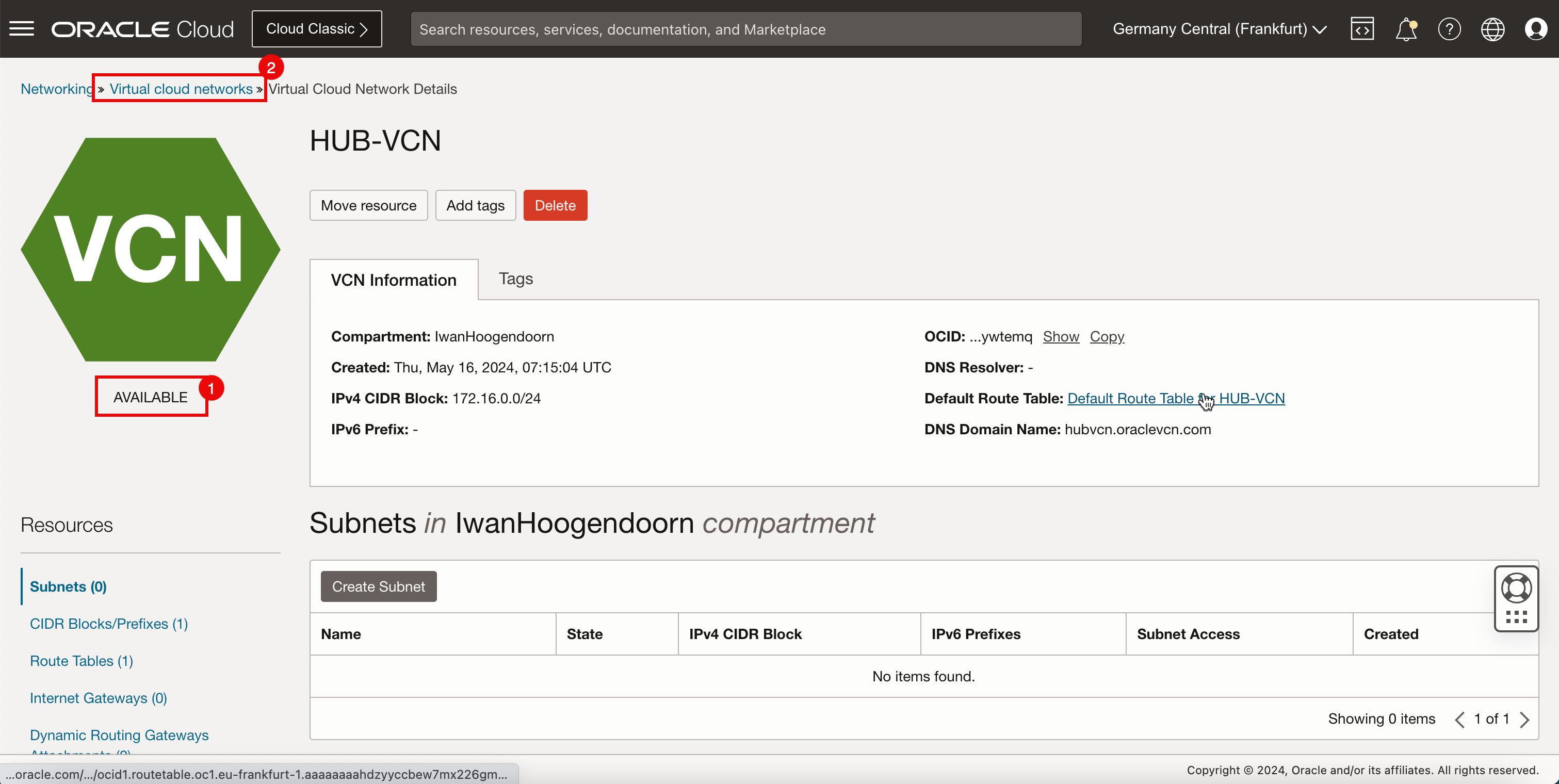

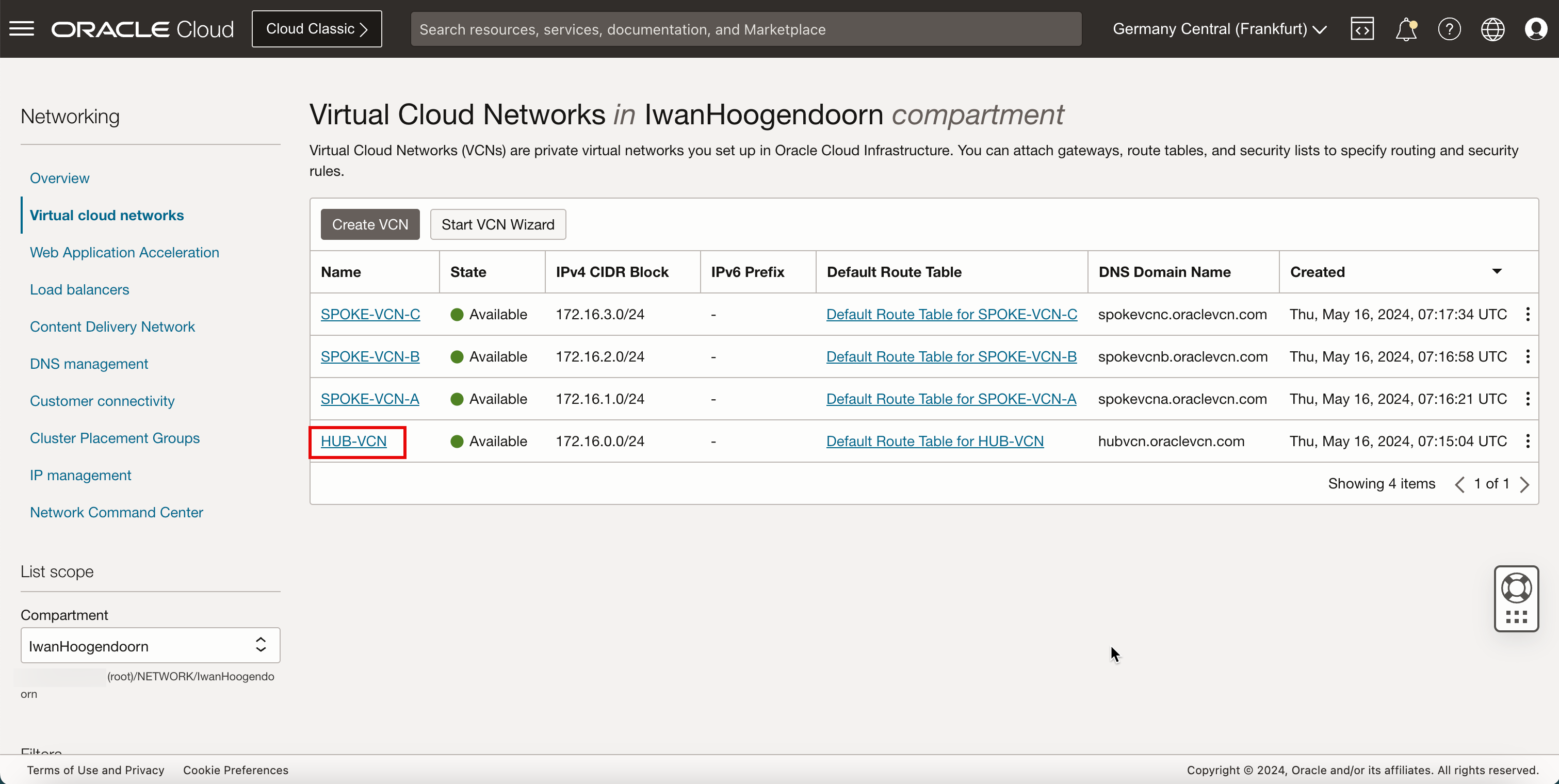

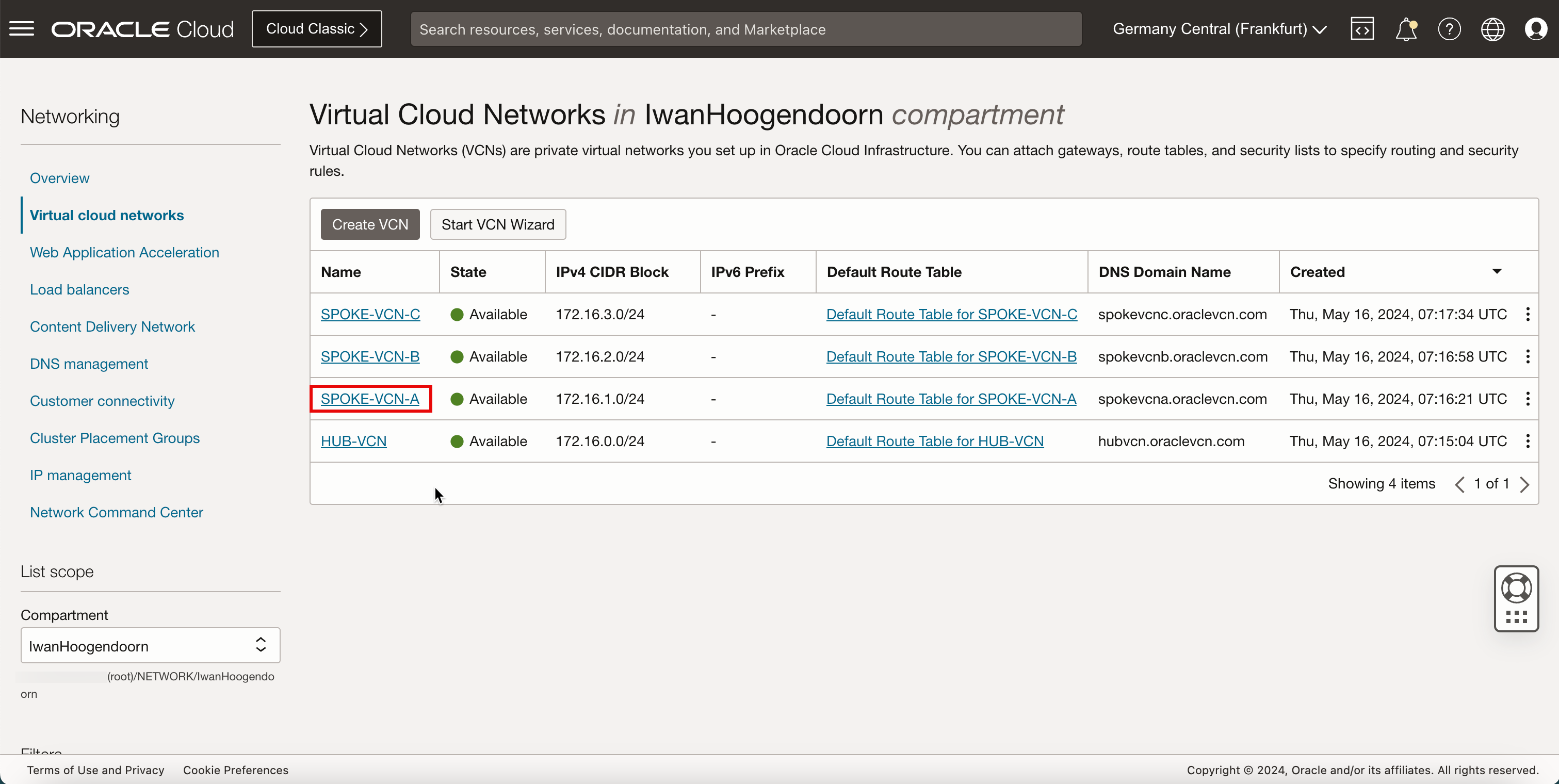

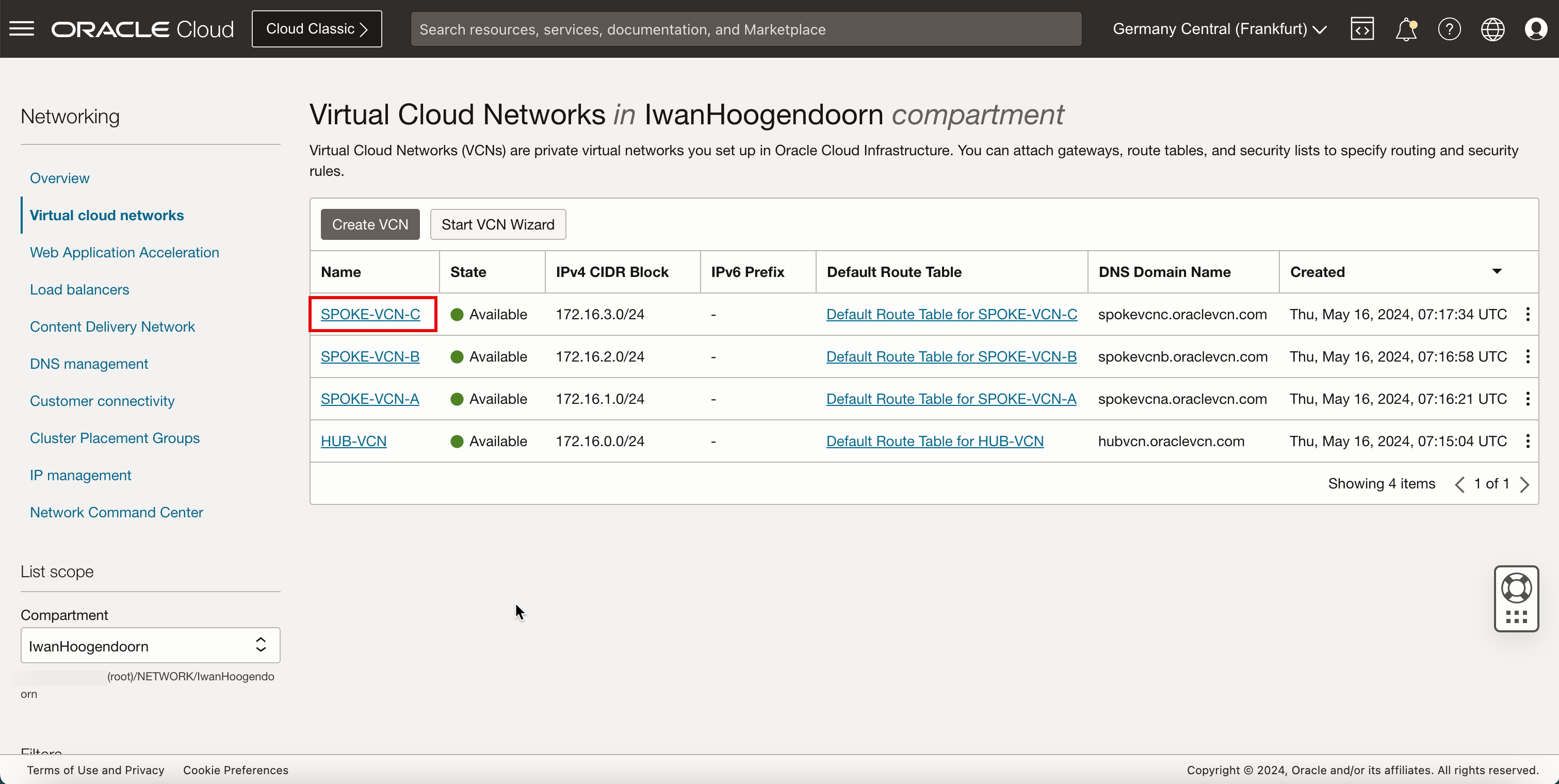

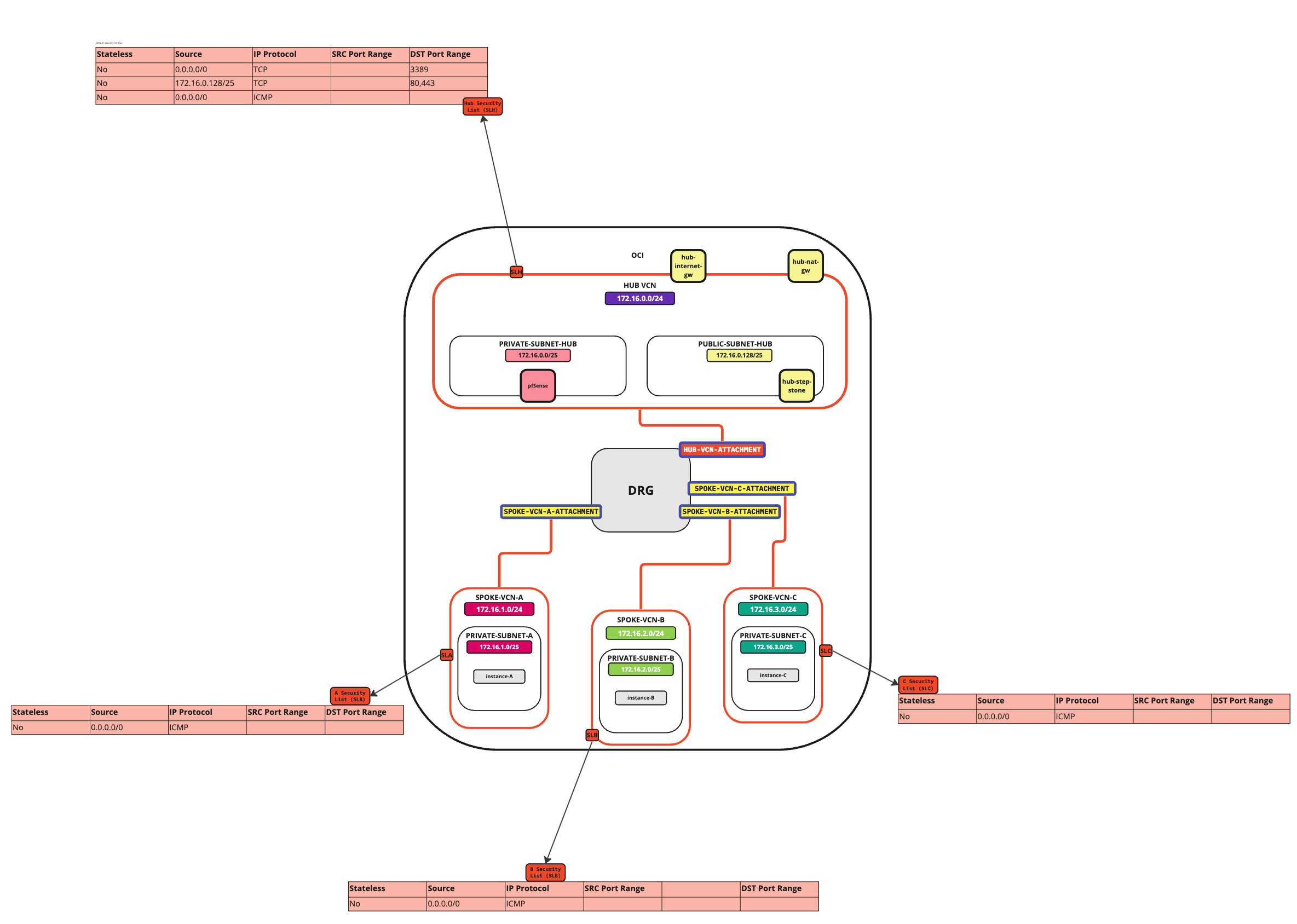

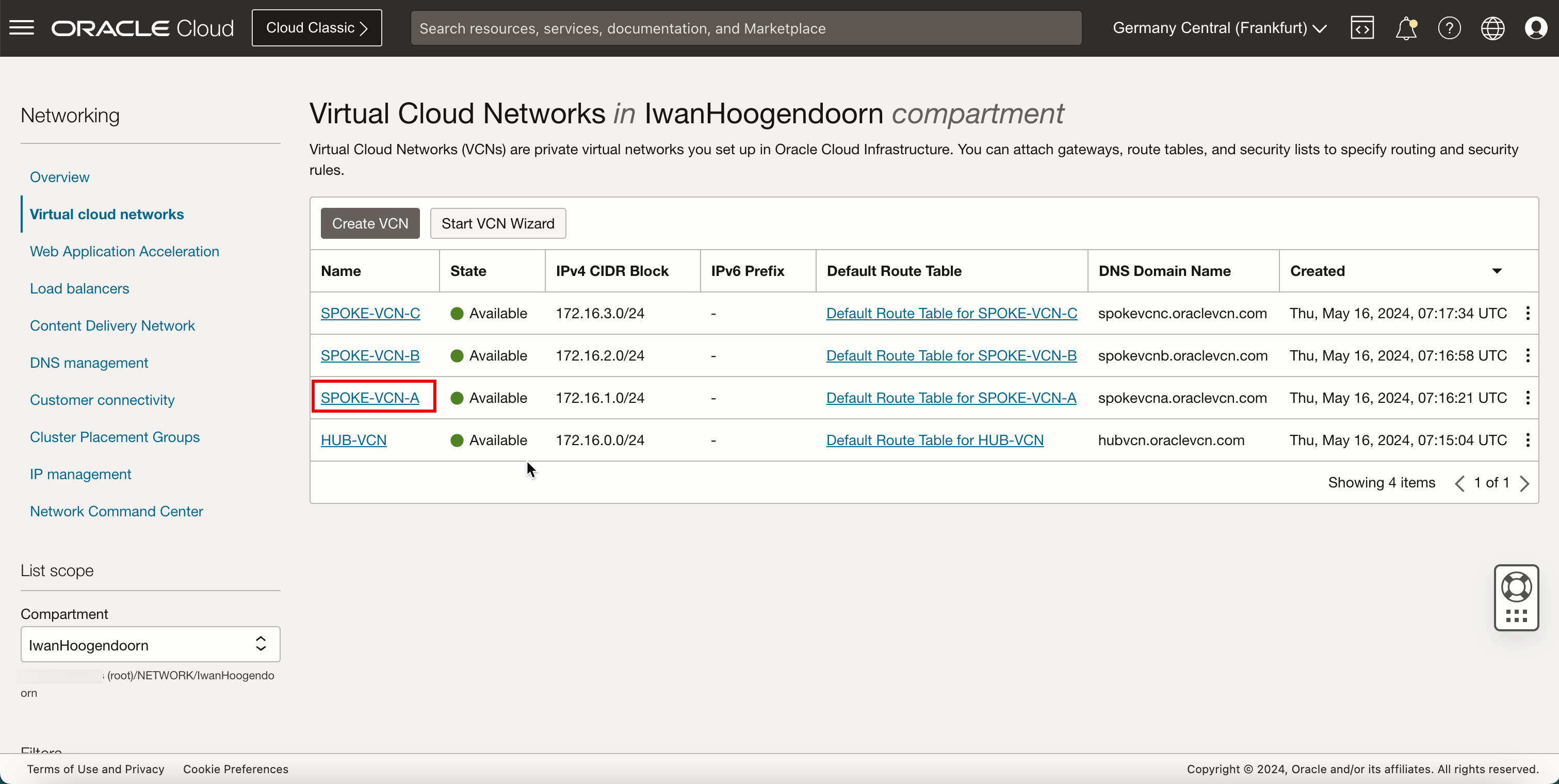

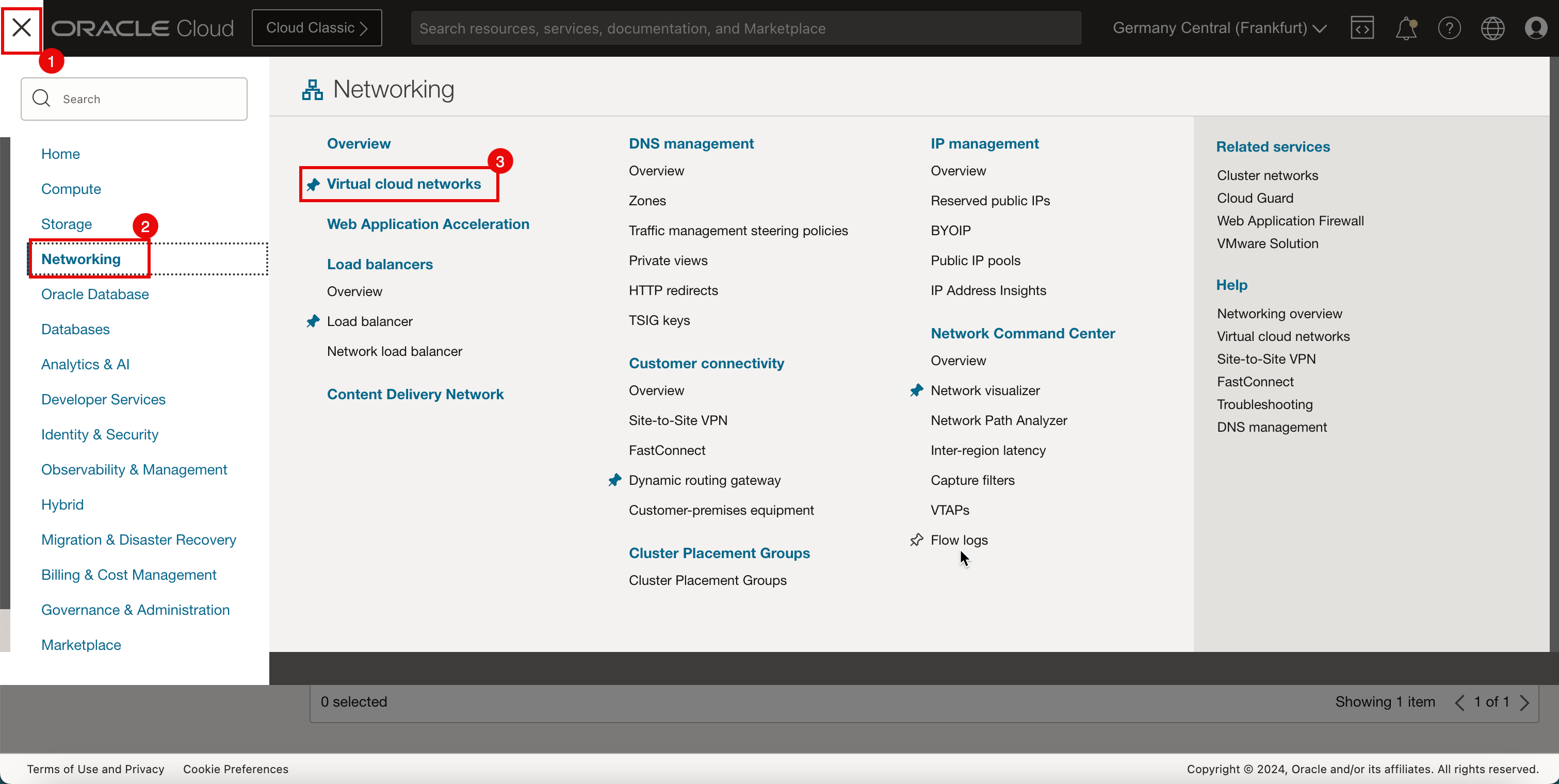

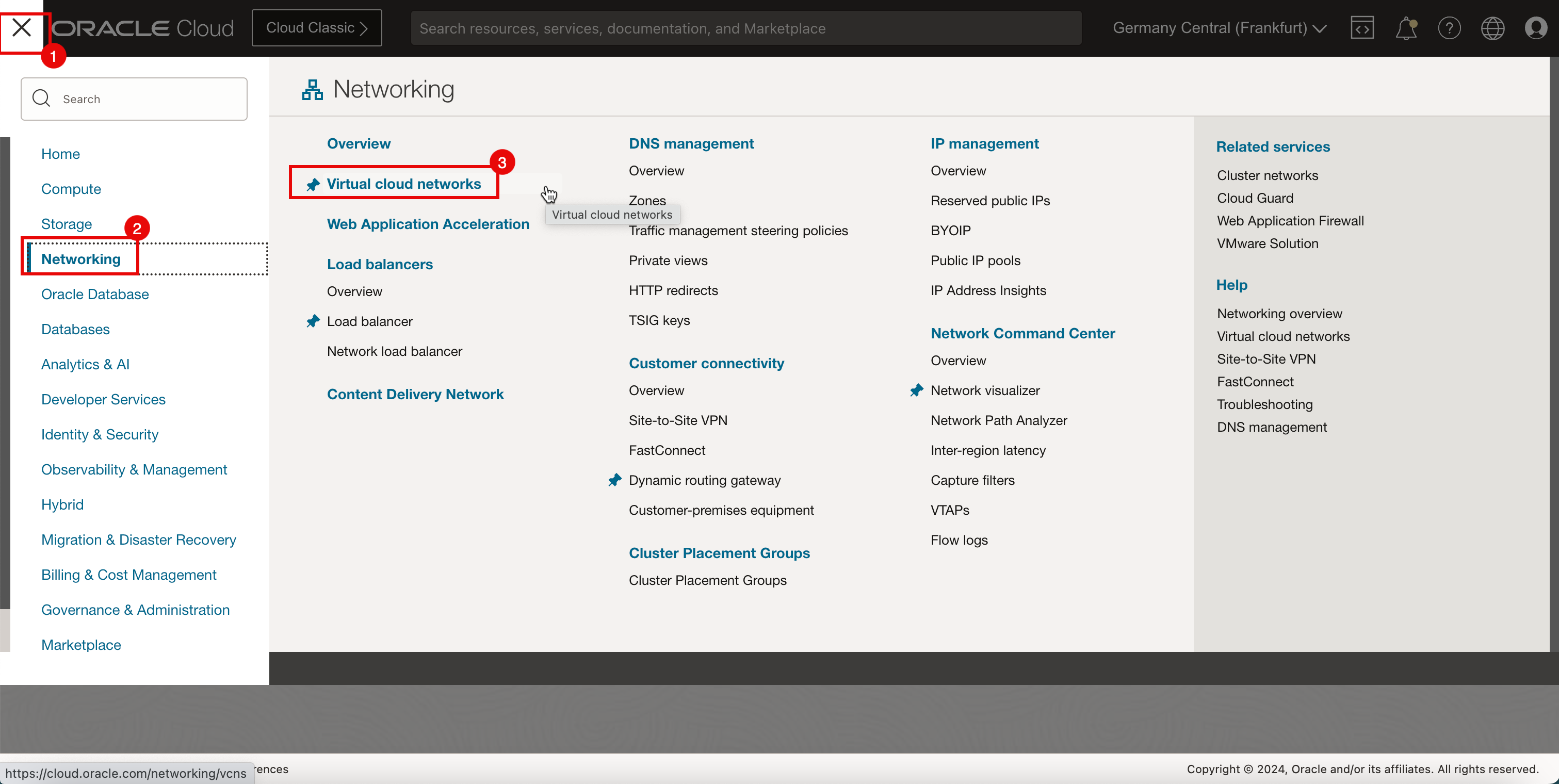

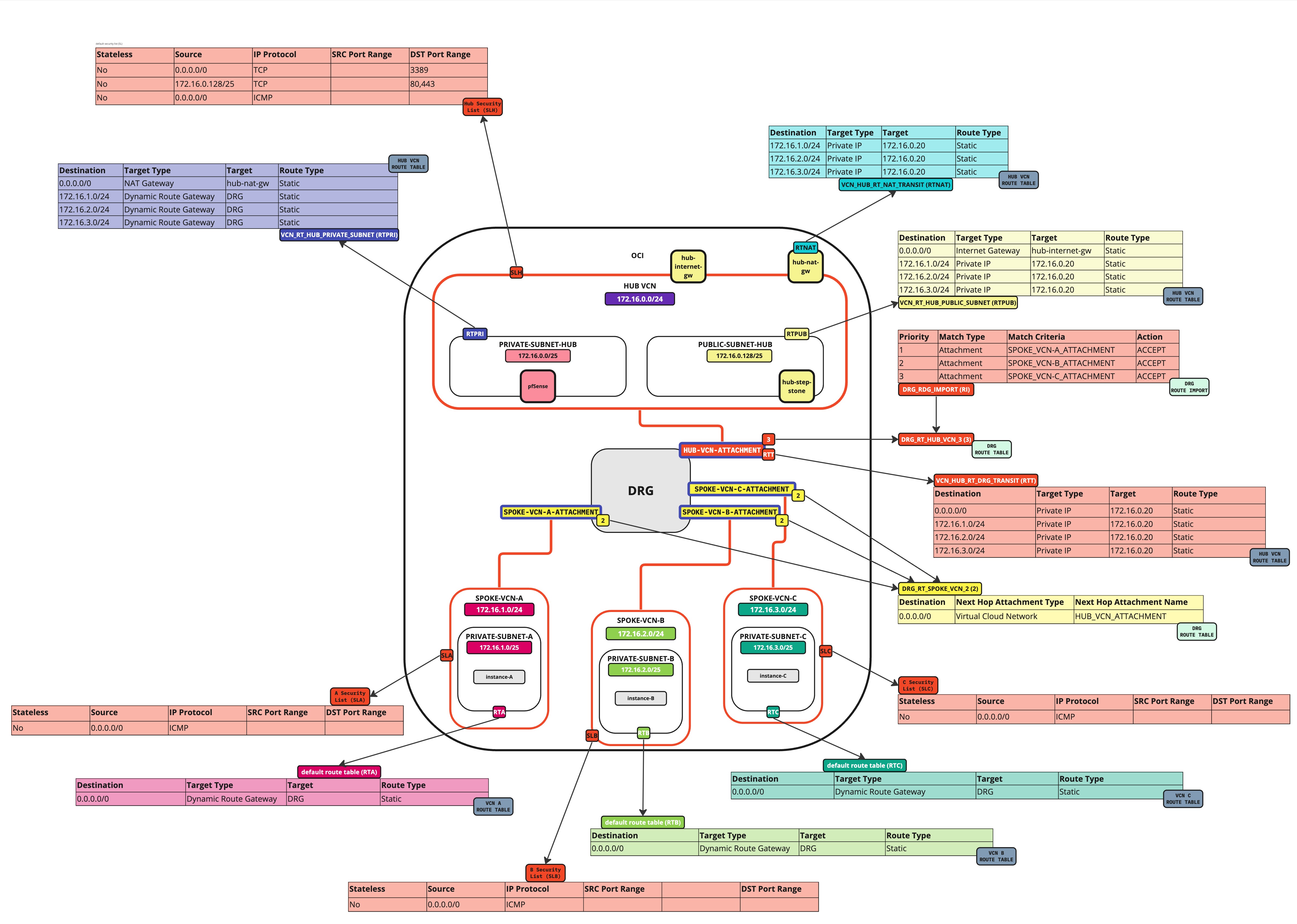

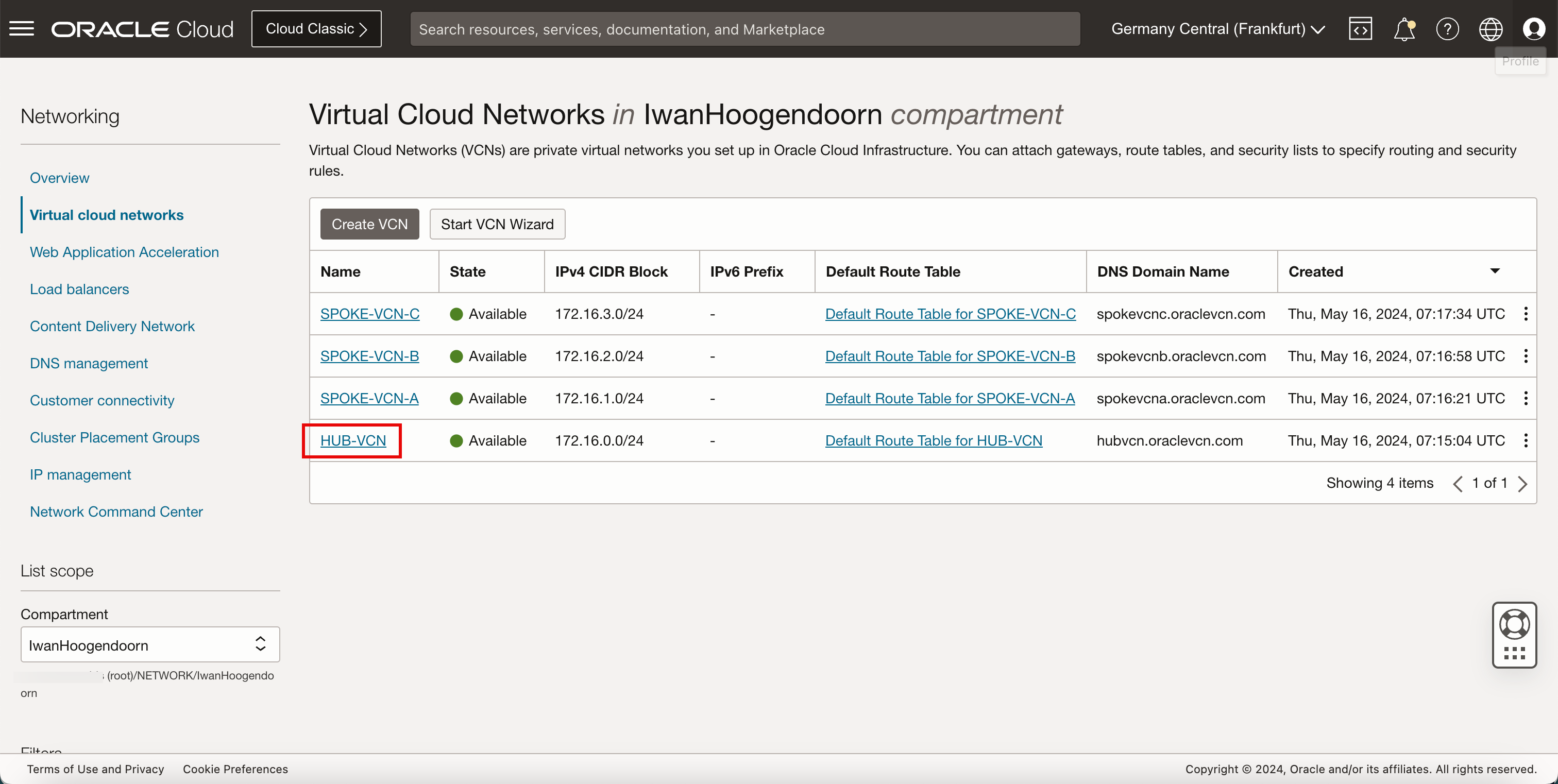

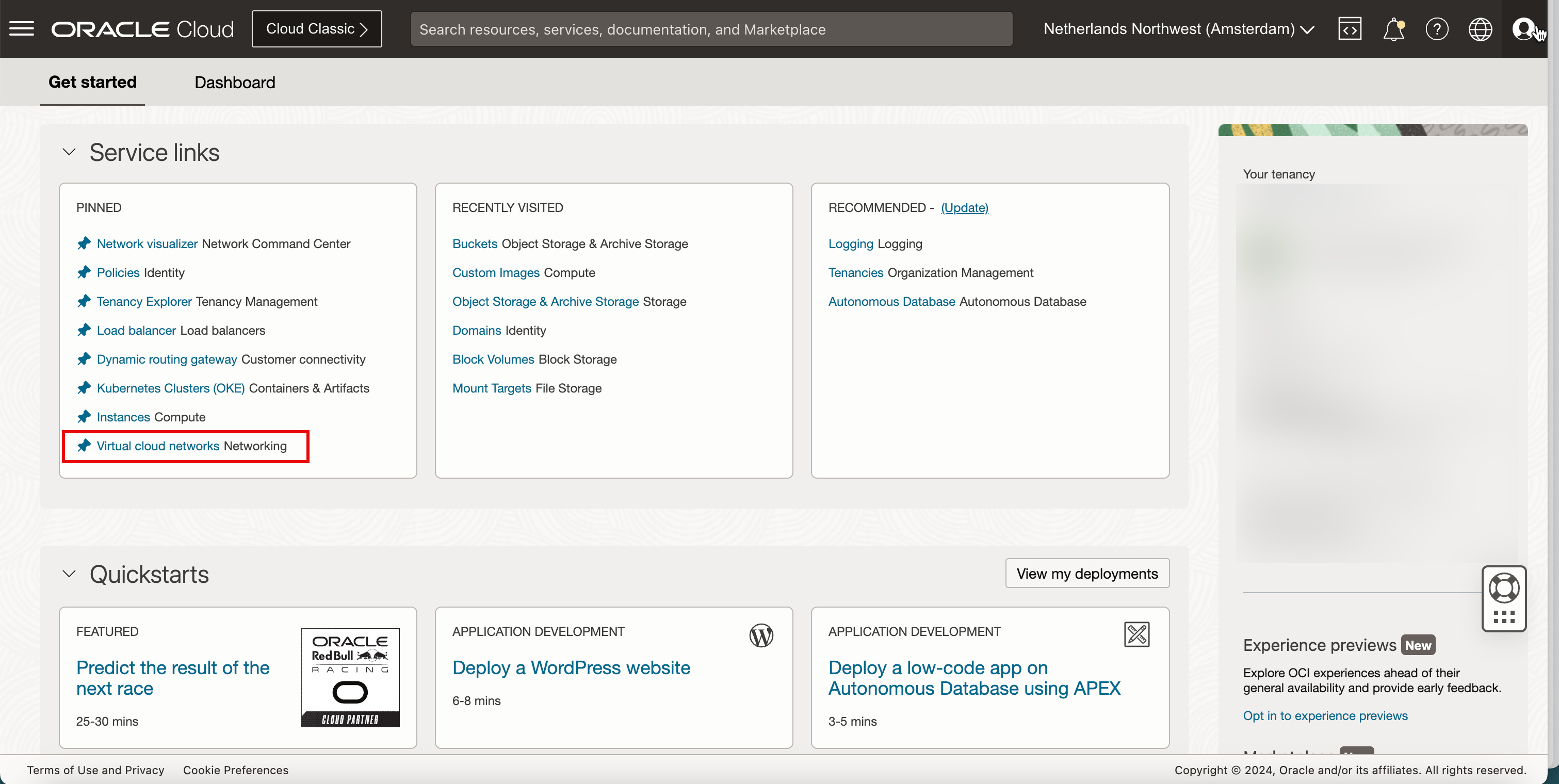

Tâche 1 : Créer les réseaux en nuage virtuels hub et satellite

-

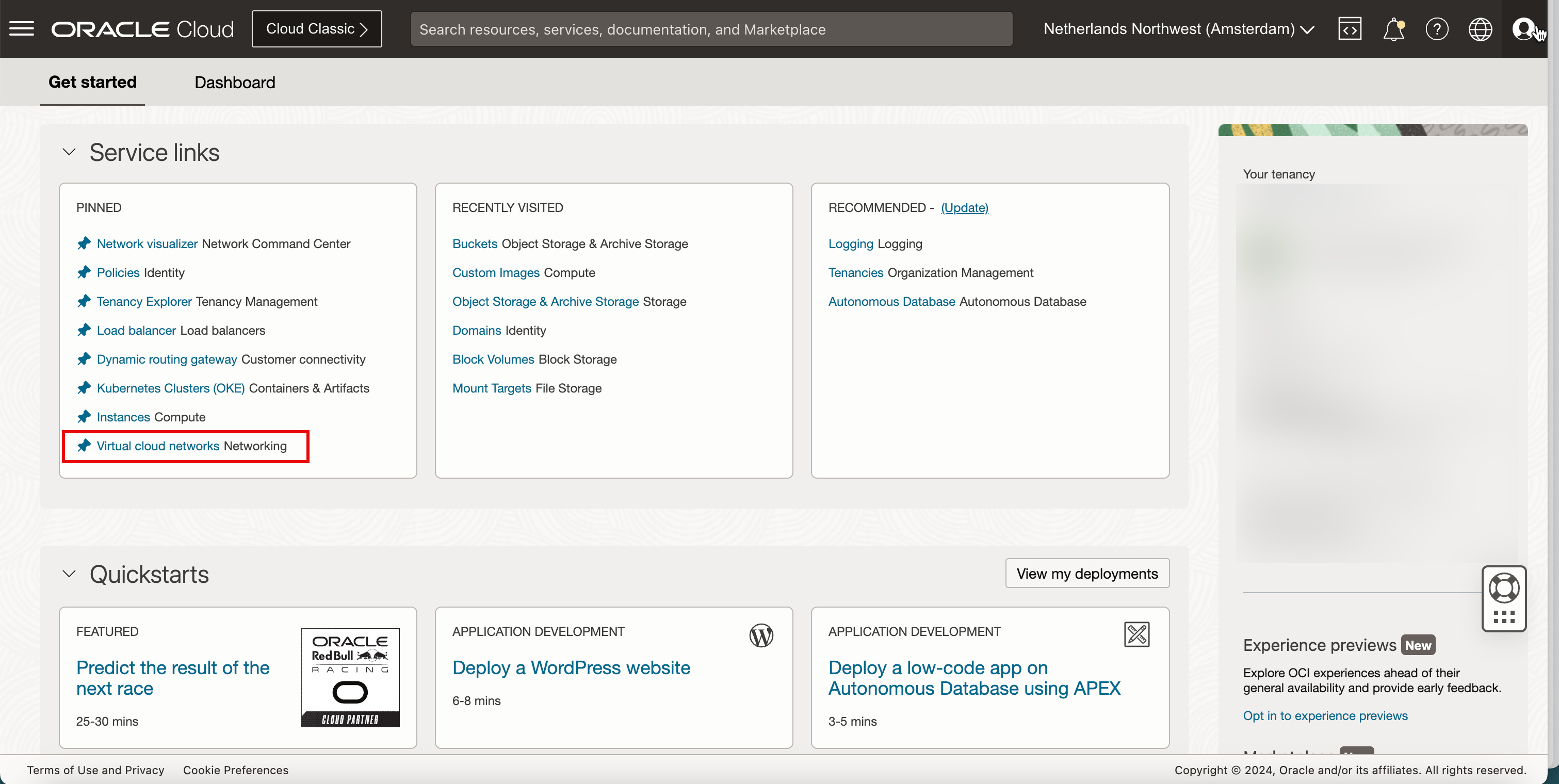

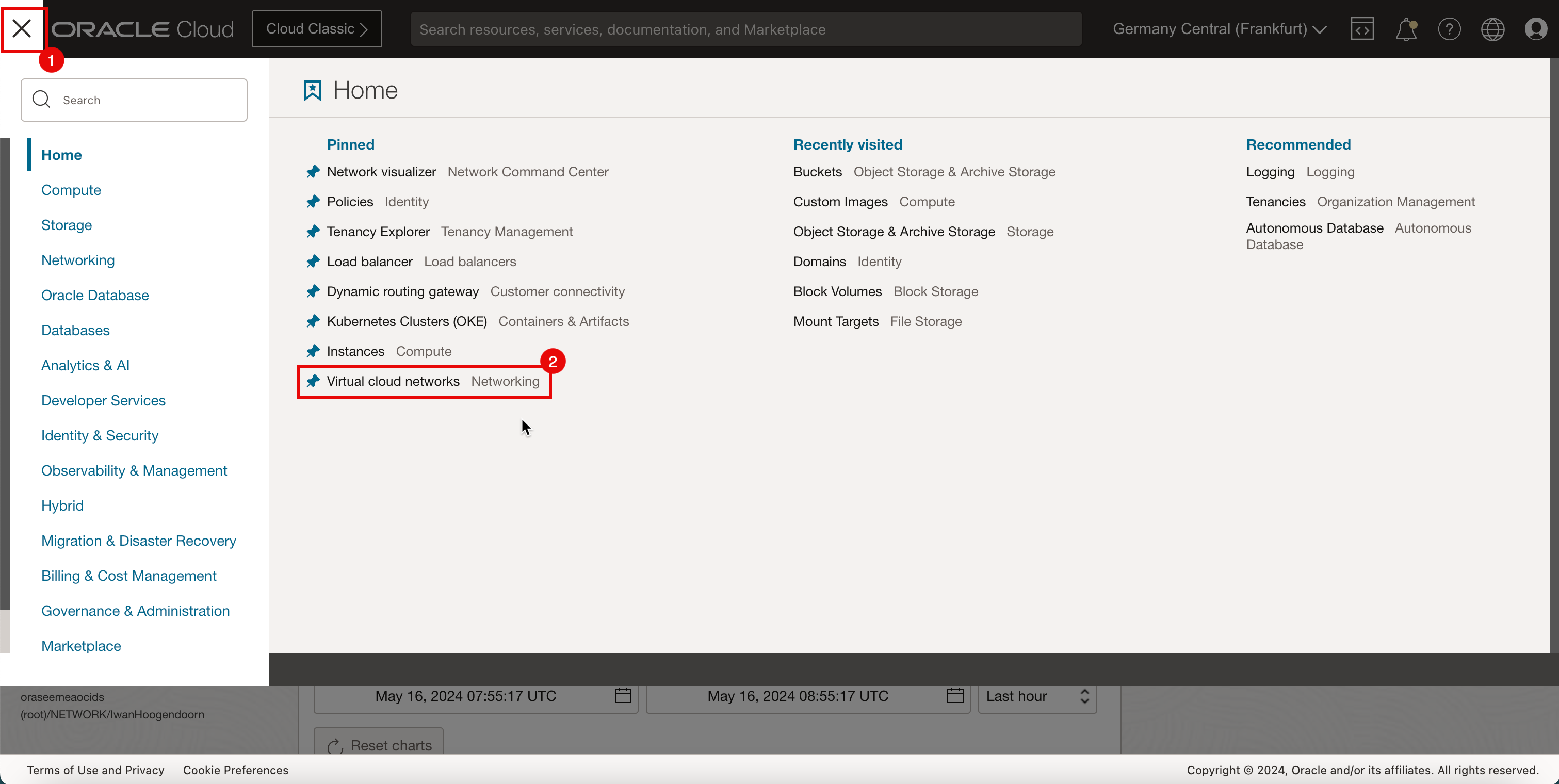

Connectez-vous à la console OCI et cliquez sur Service de réseau en nuage virtuel ou sur le menu hamburger (≡), Service de réseau et Réseaux en nuage virtuels.

-

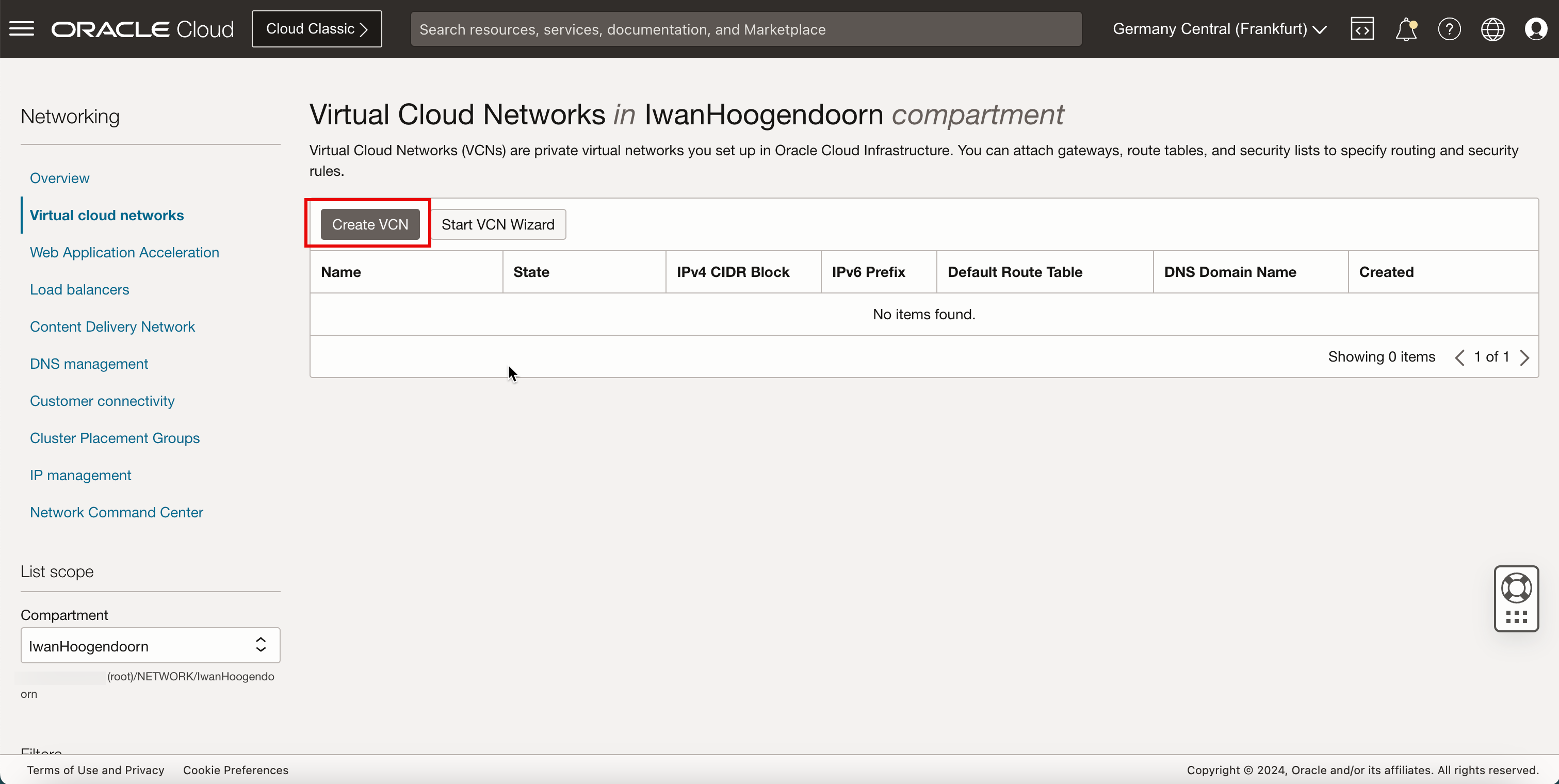

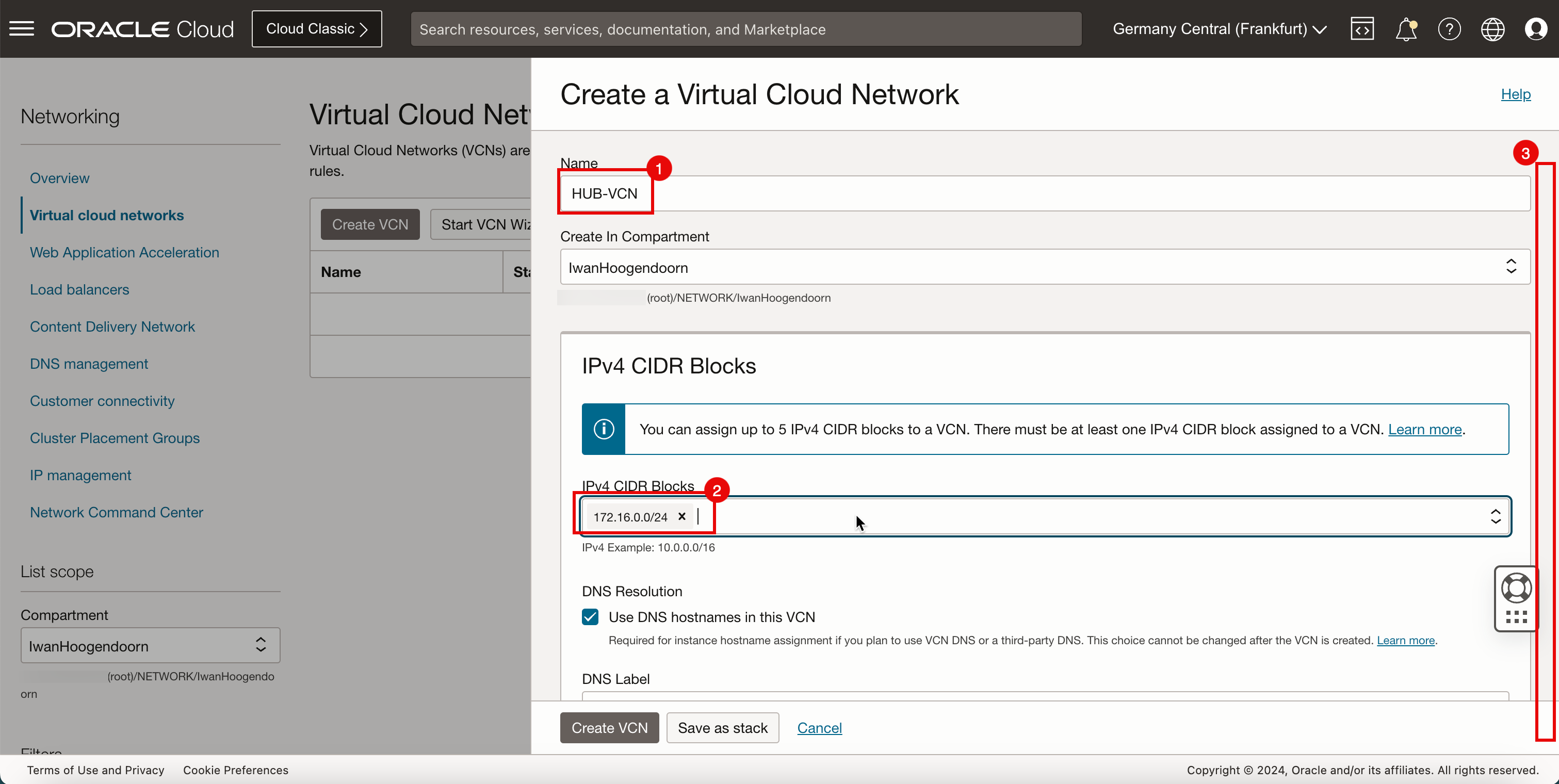

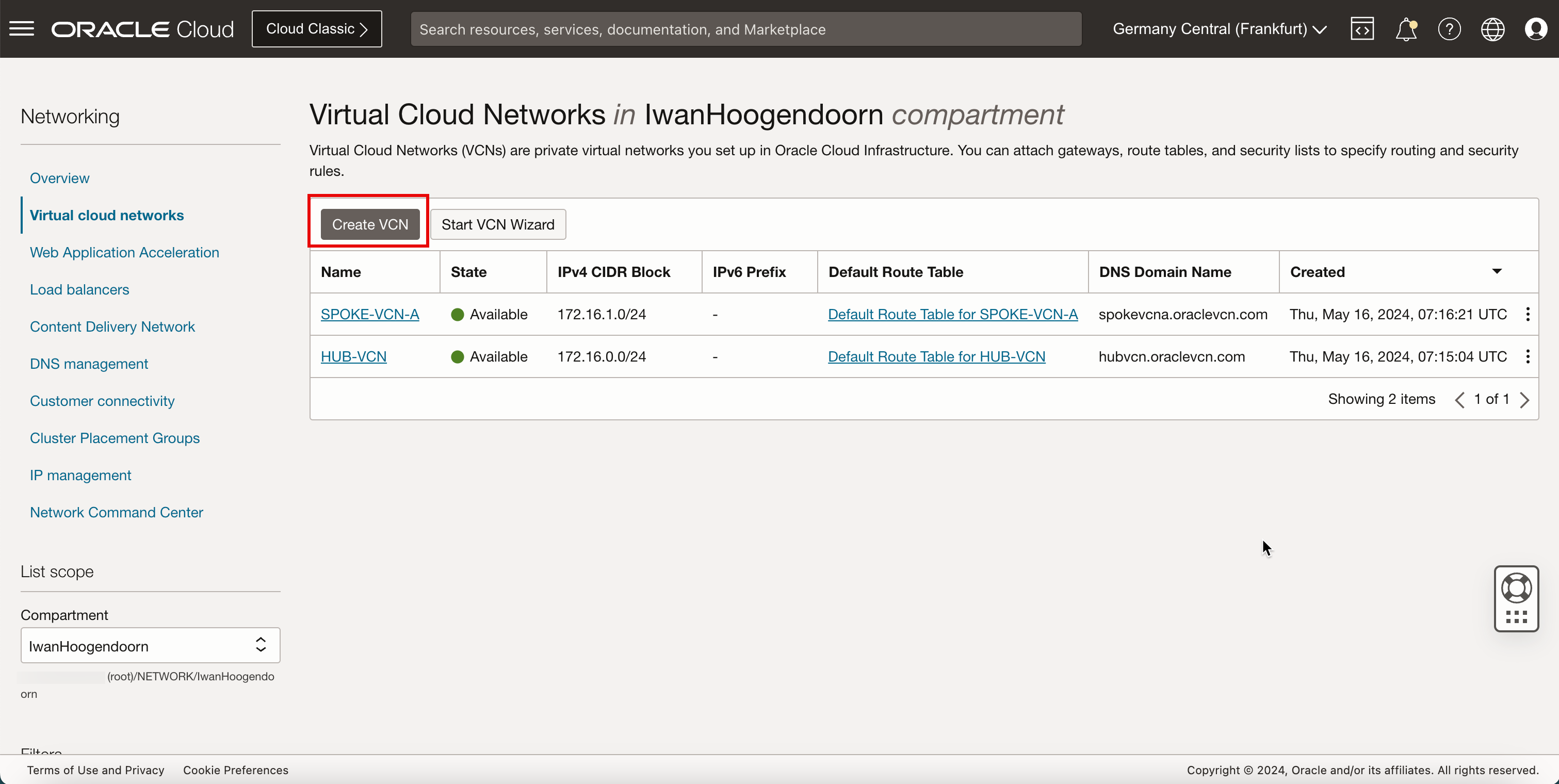

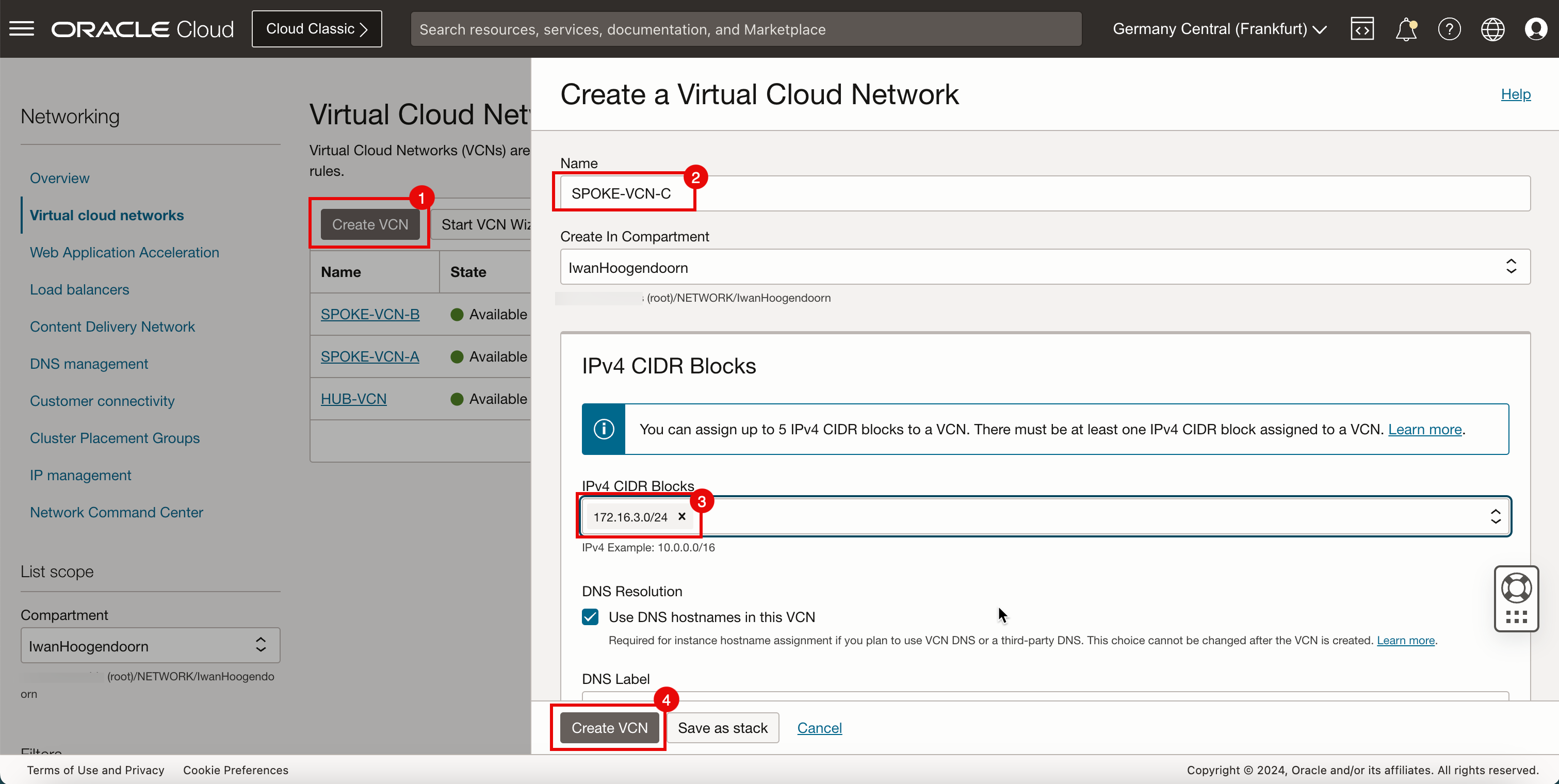

Cliquez sur Créer un VCN pour créer le VCN.

- Entrez le nom du VCN central.

- Entrez un bloc IPv4 CIDR pour le VCN central.

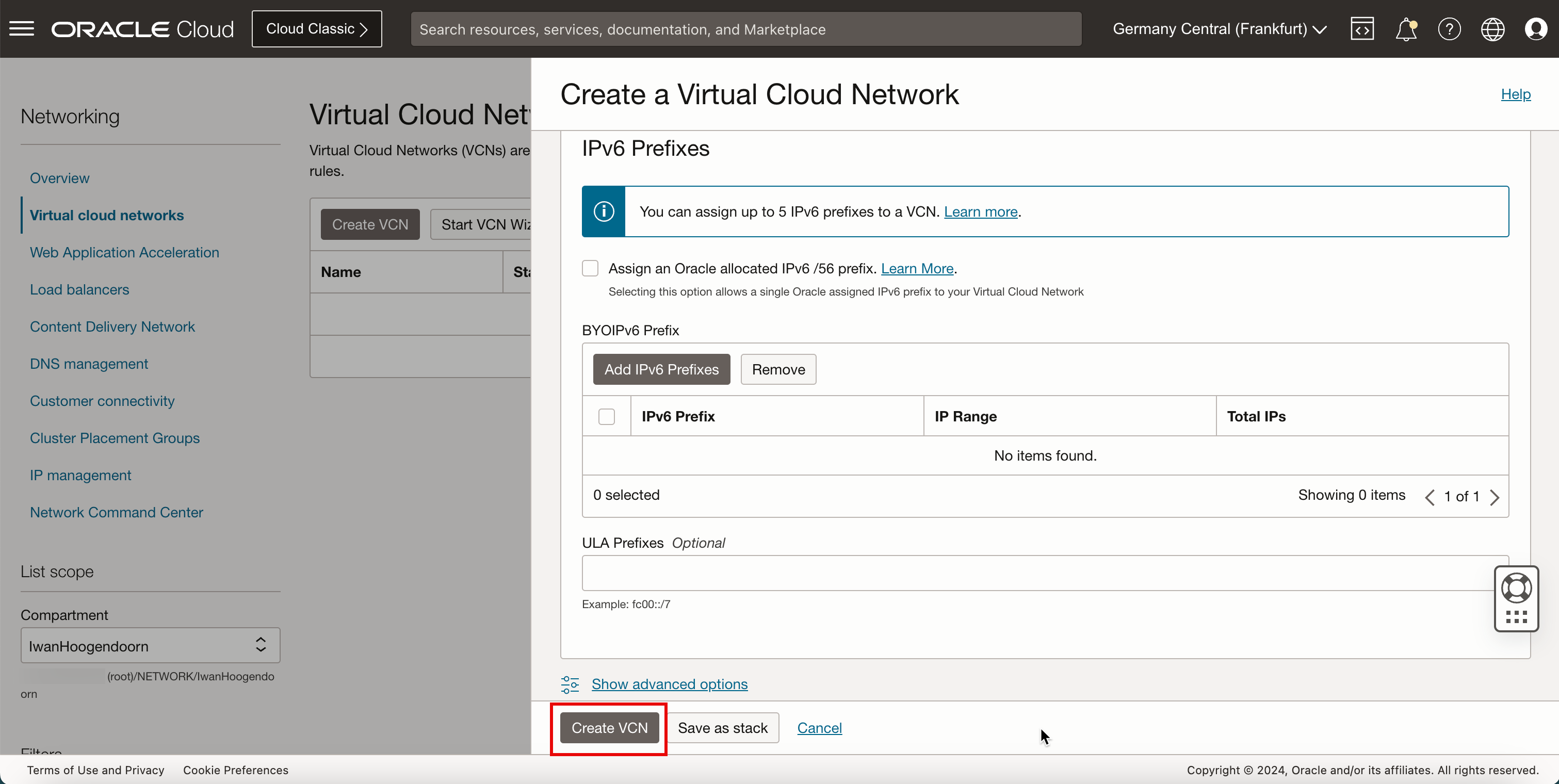

- Faire défiler vers le bas.

-

Cliquez sur Créer un réseau en nuage virtuel.

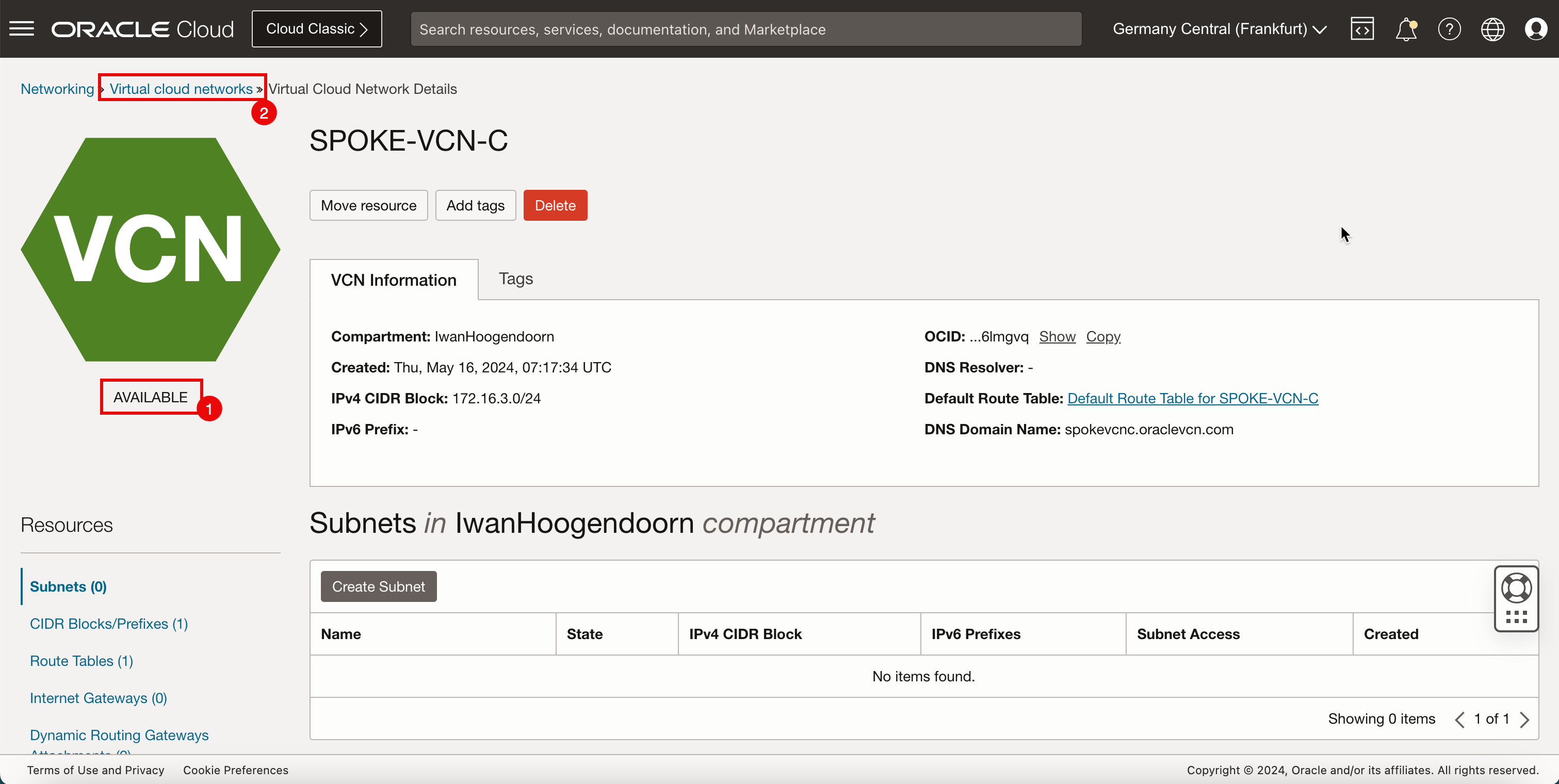

- Notez que le VCN central est Disponible.

- Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

-

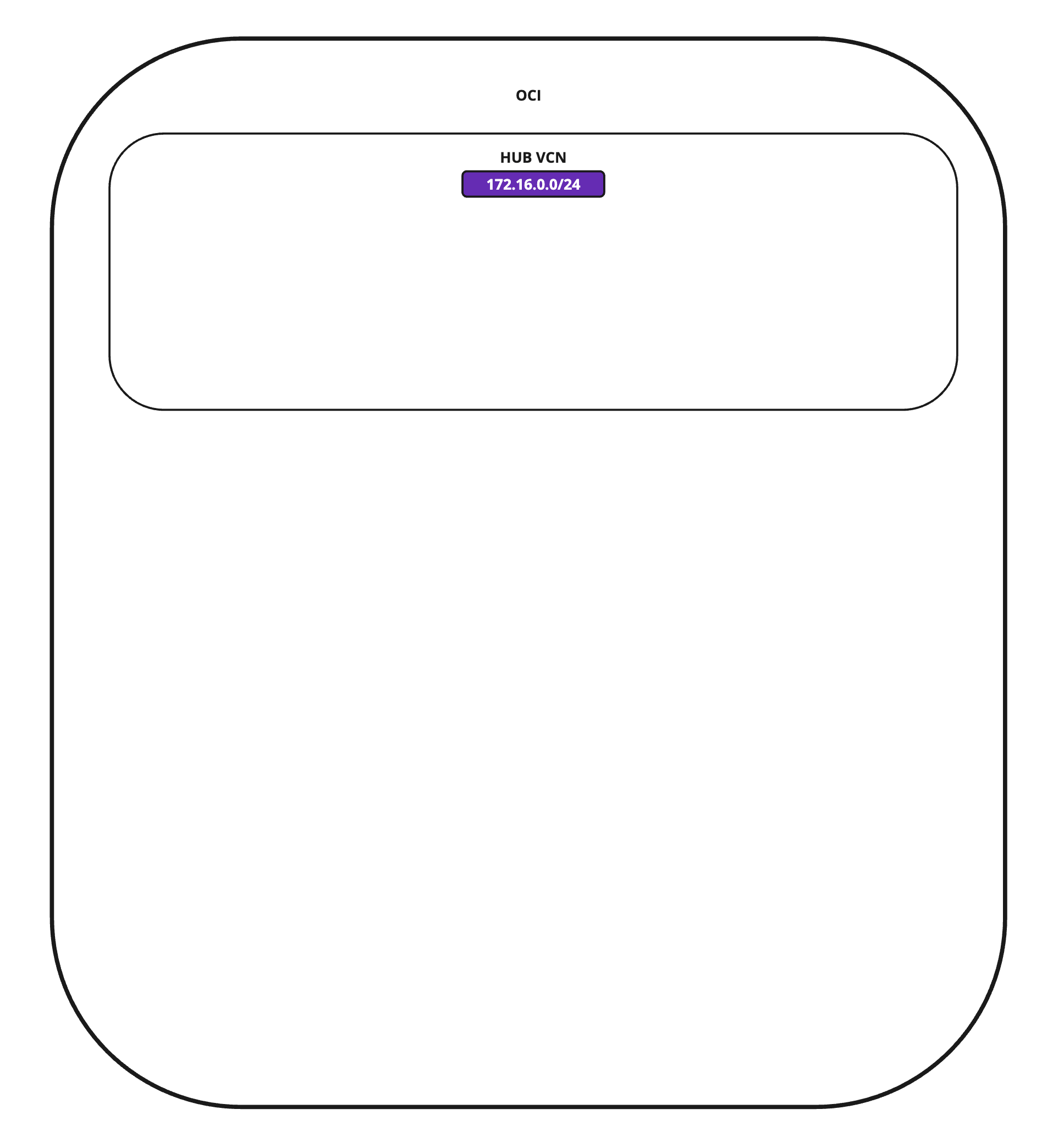

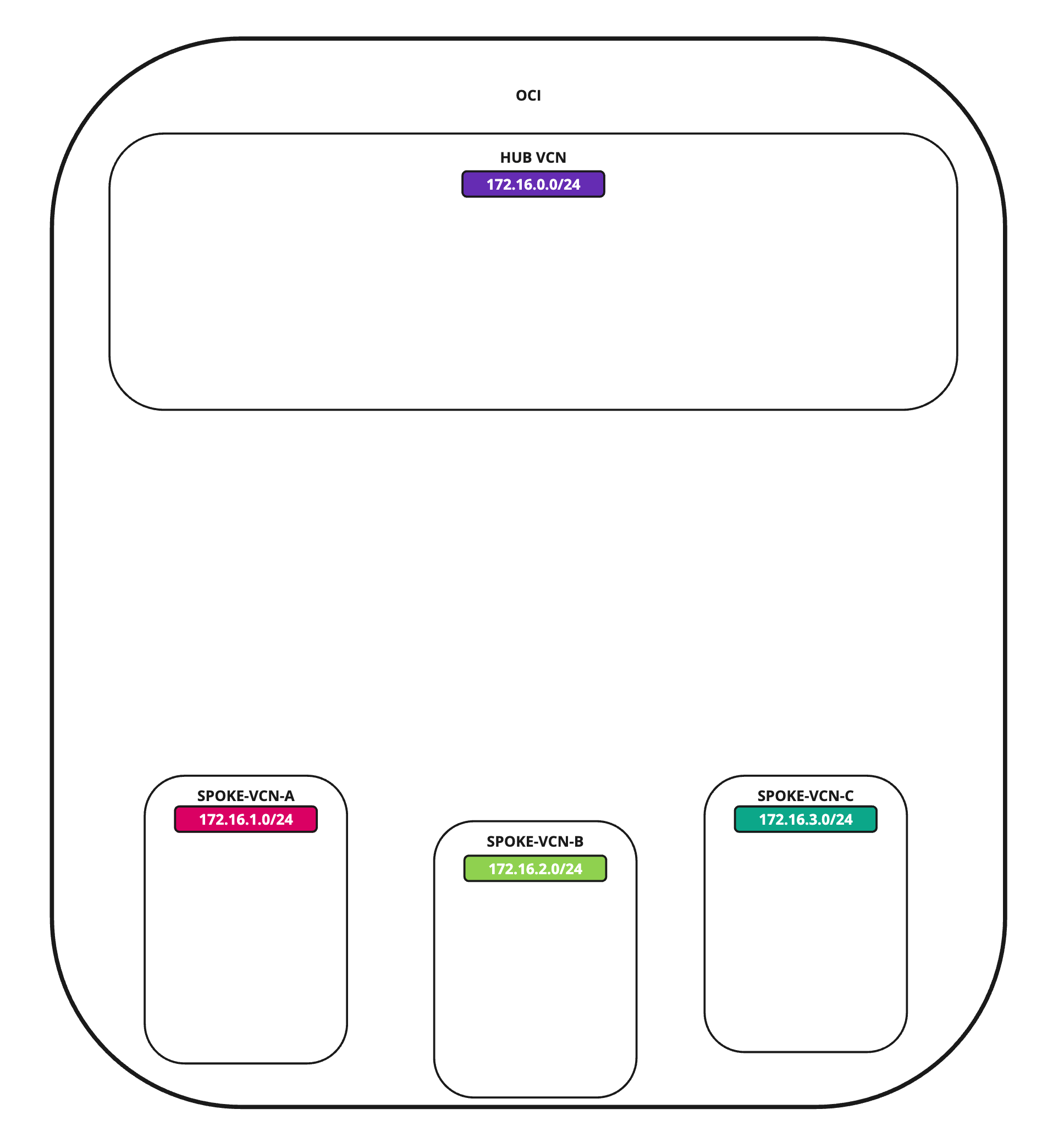

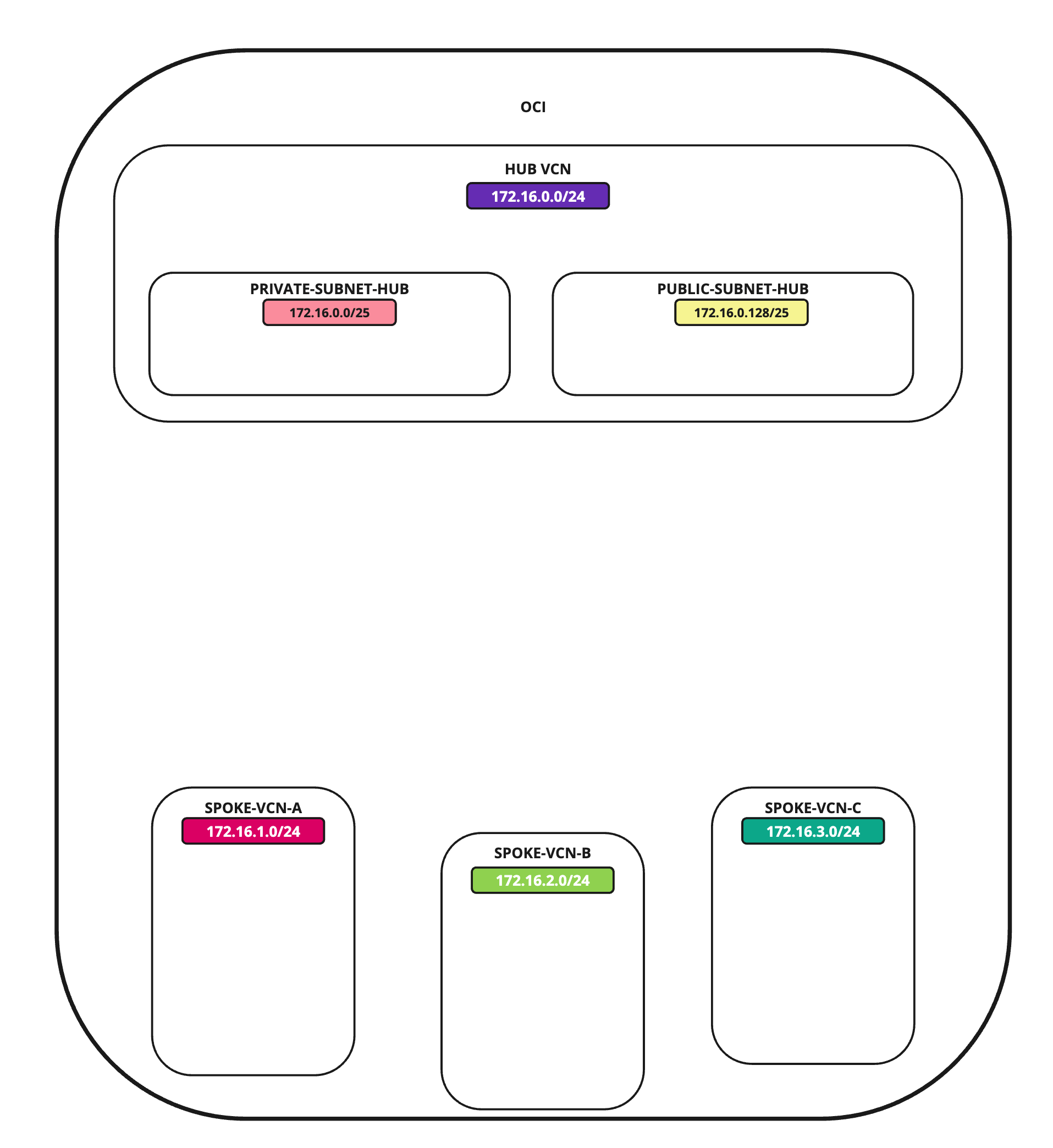

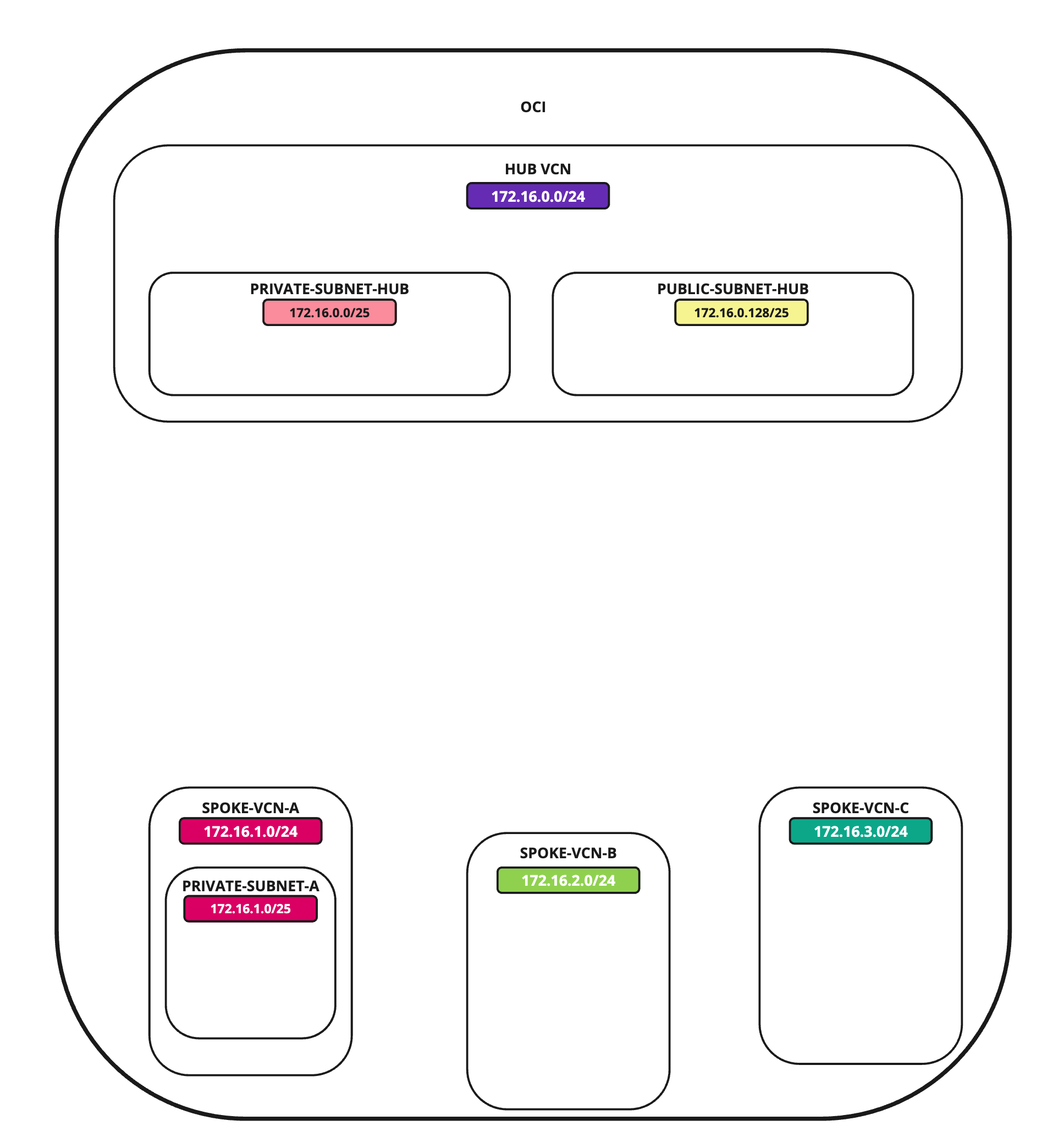

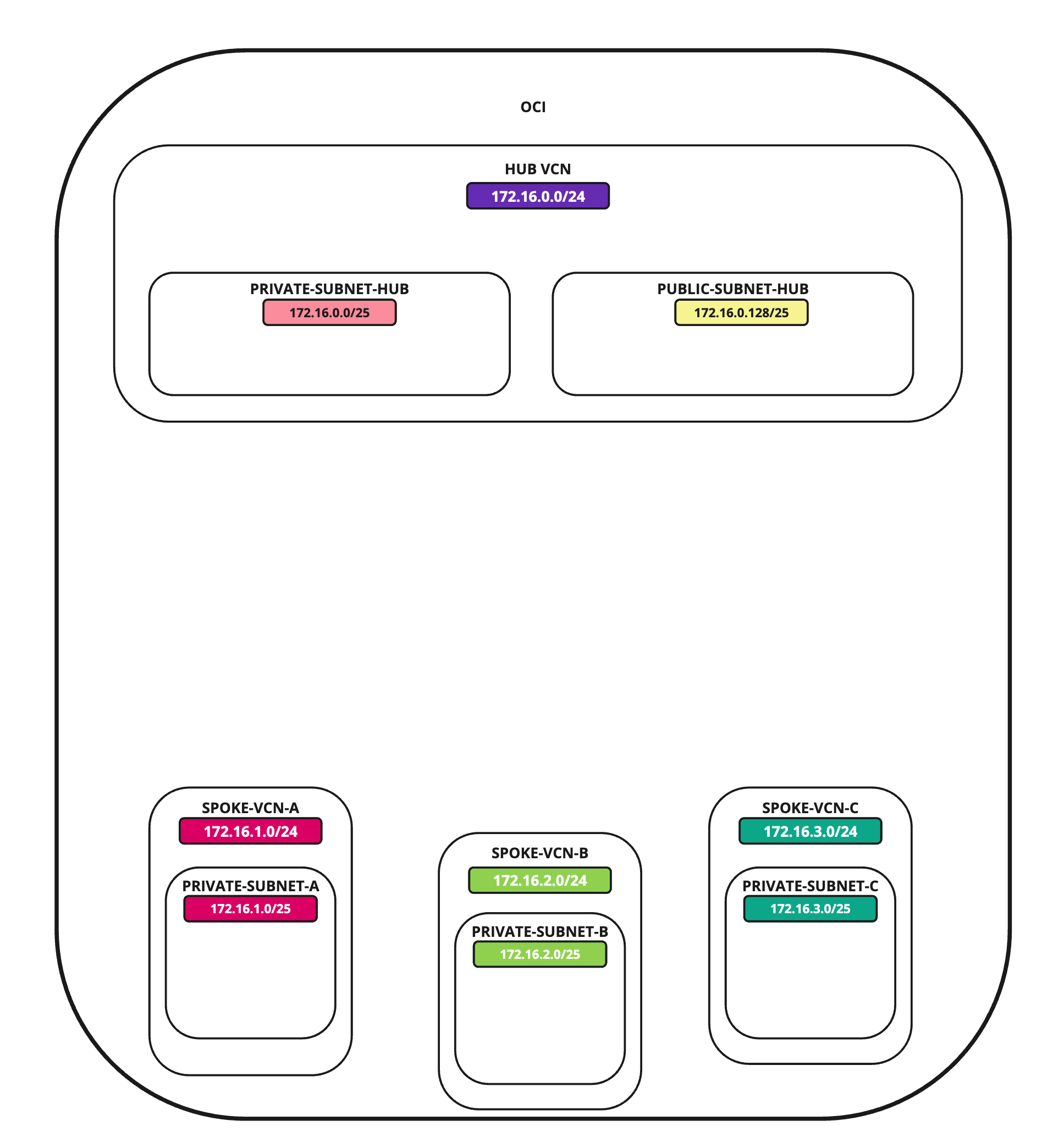

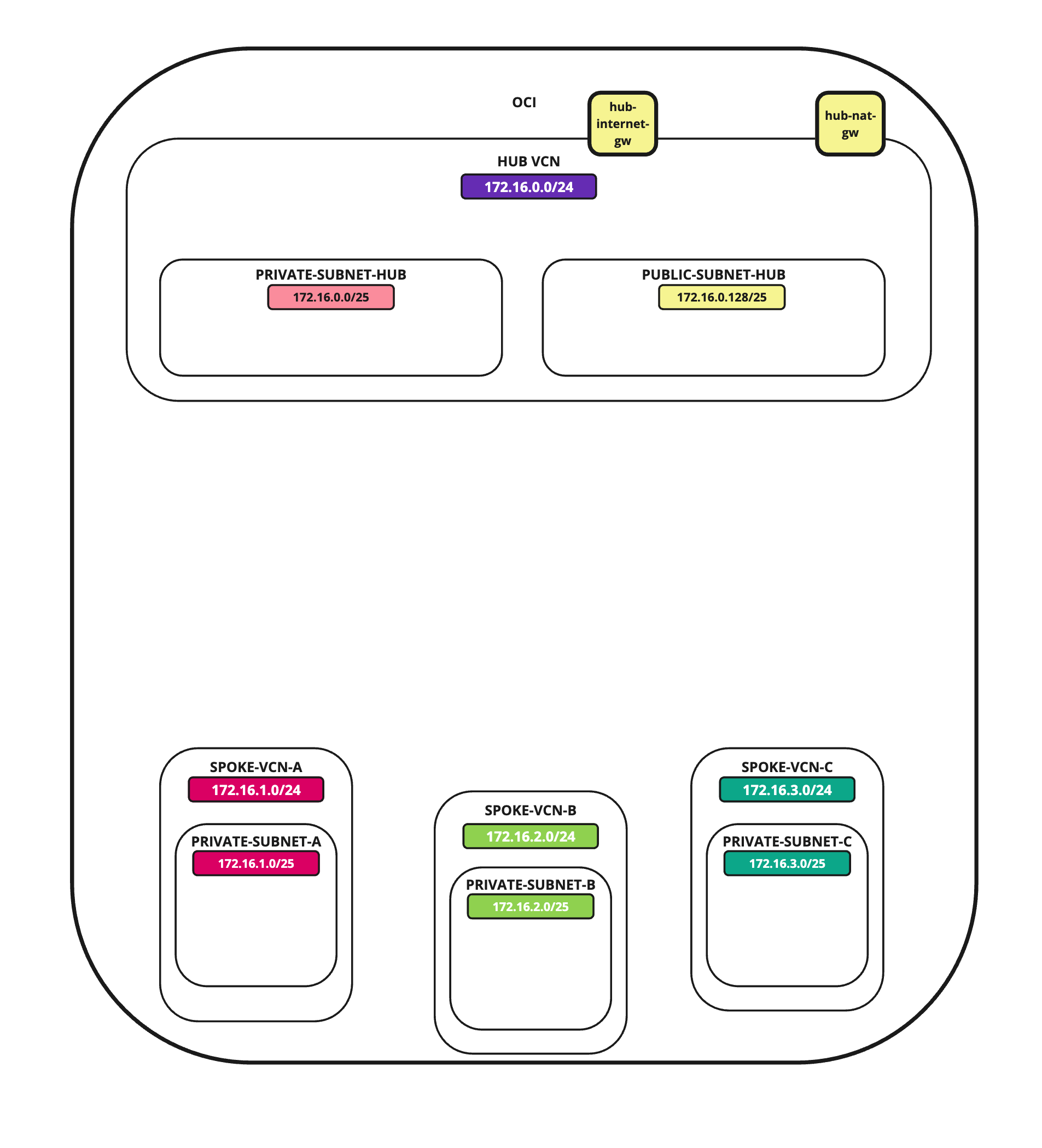

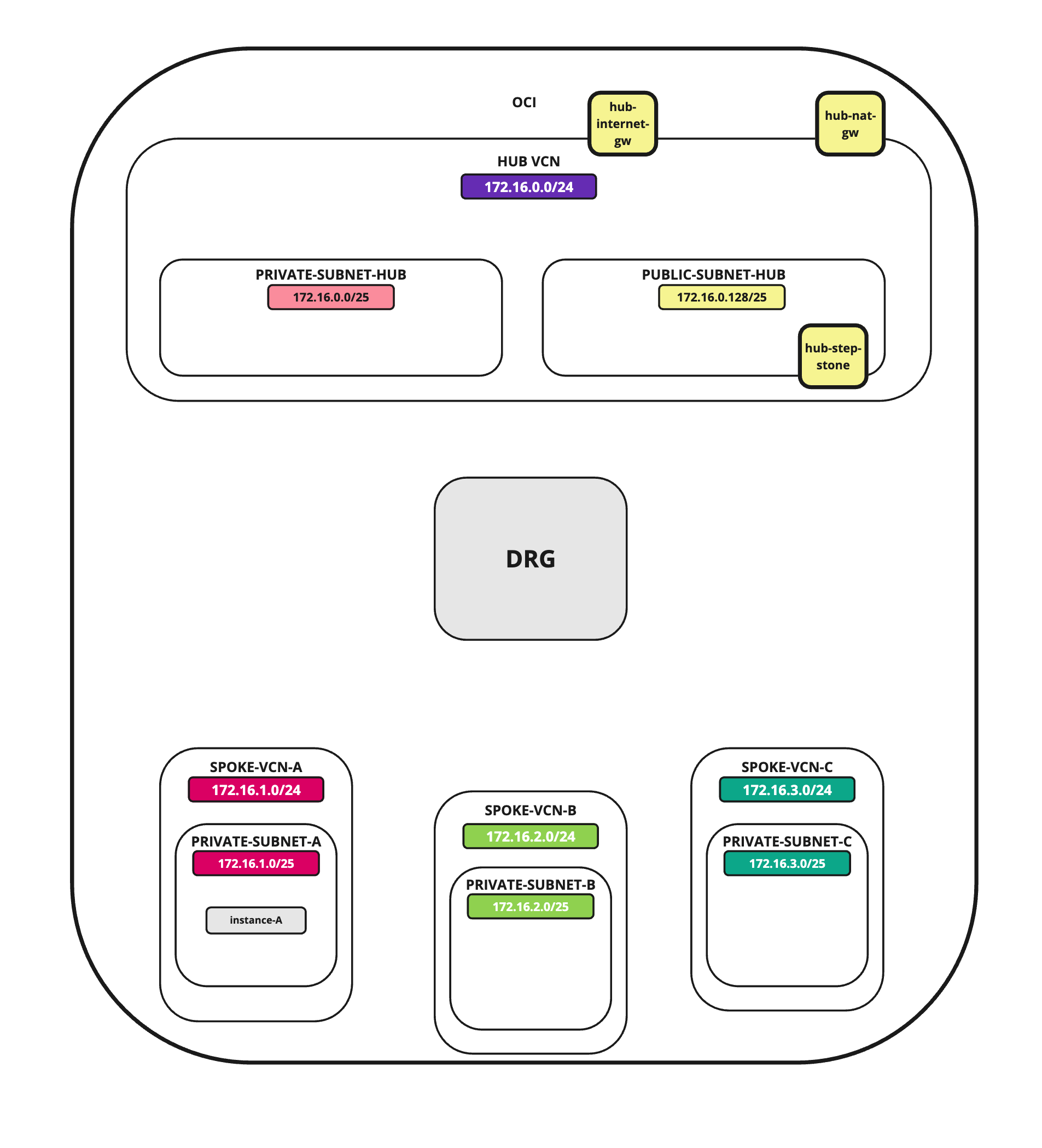

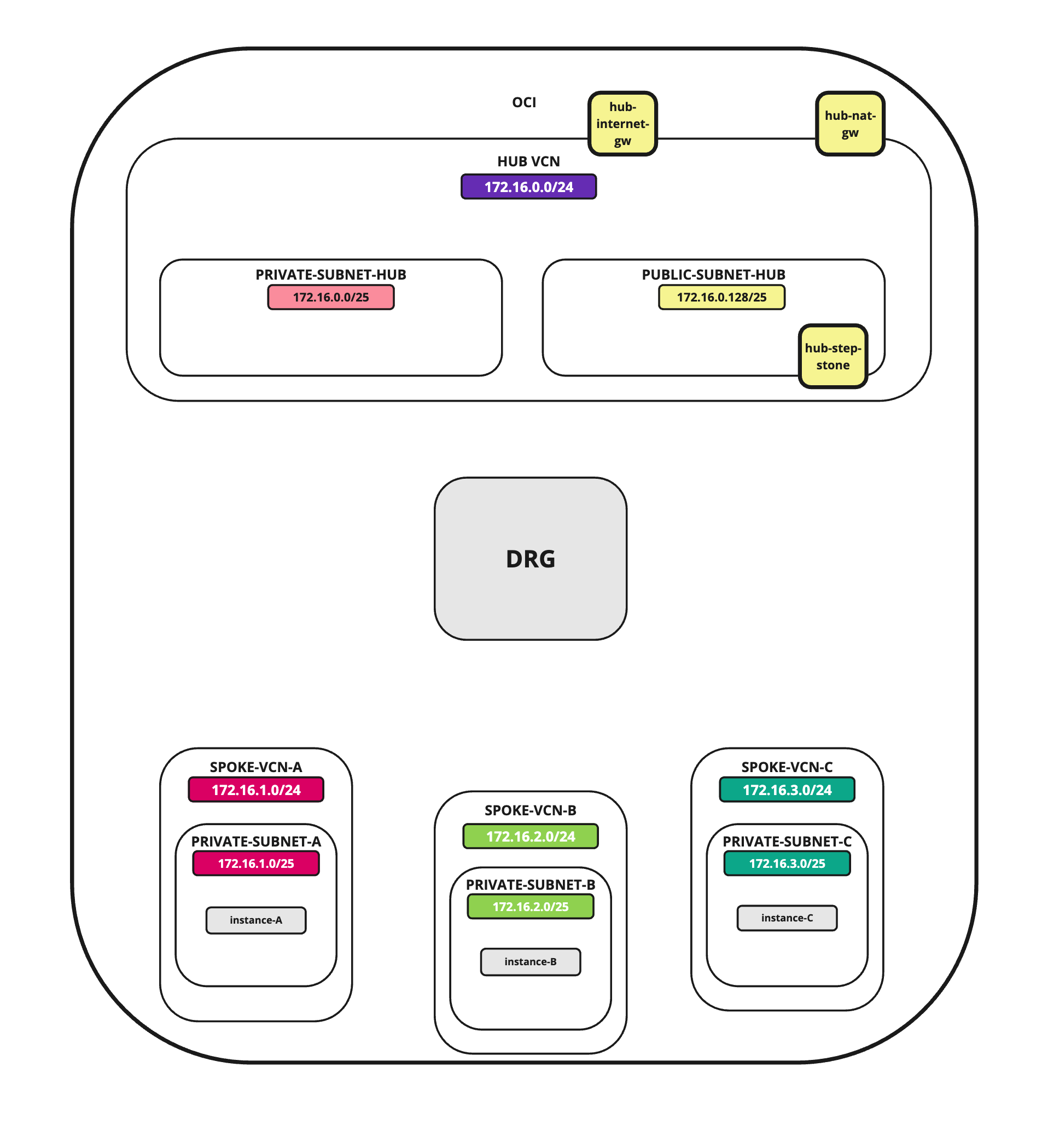

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

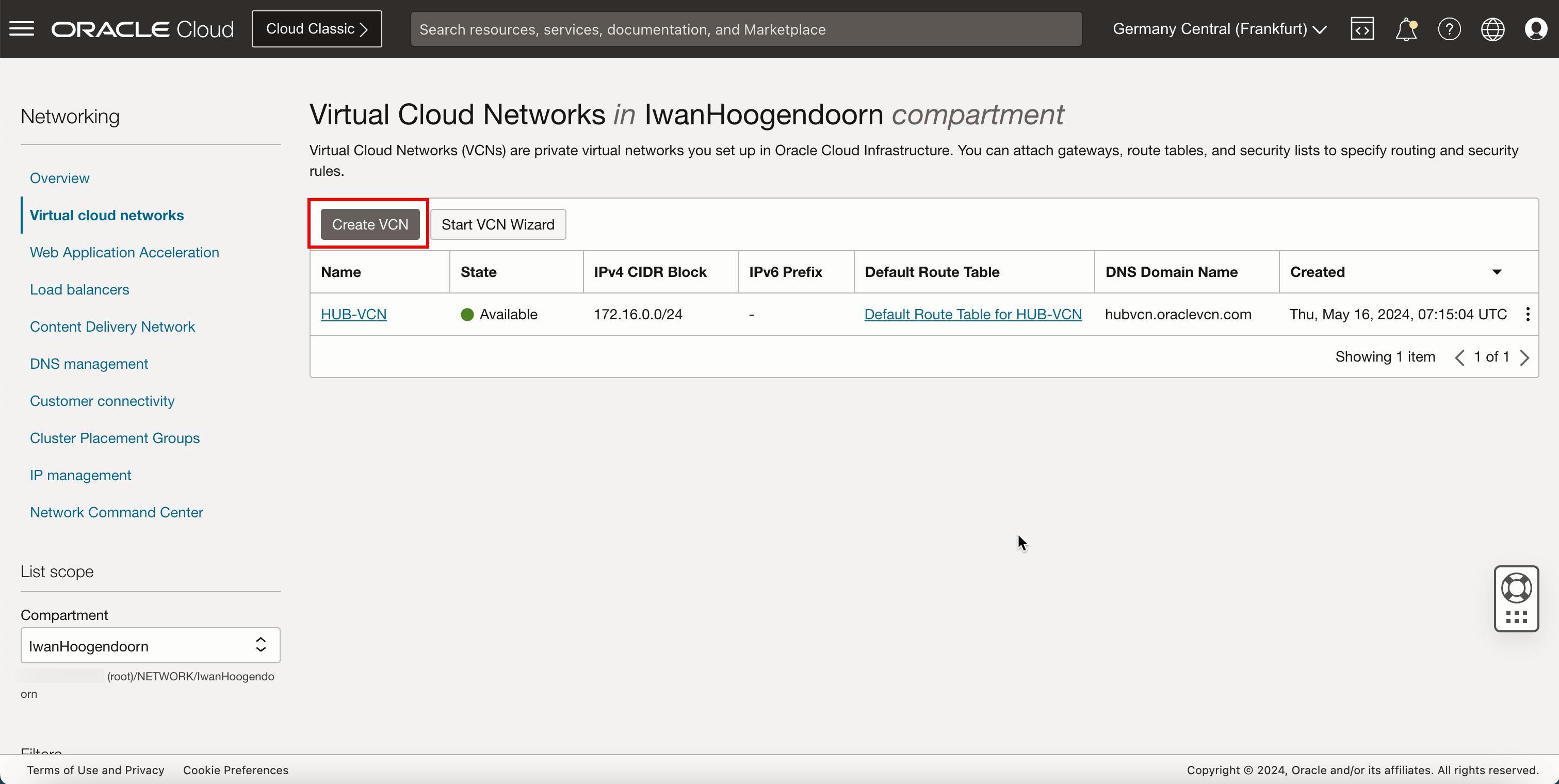

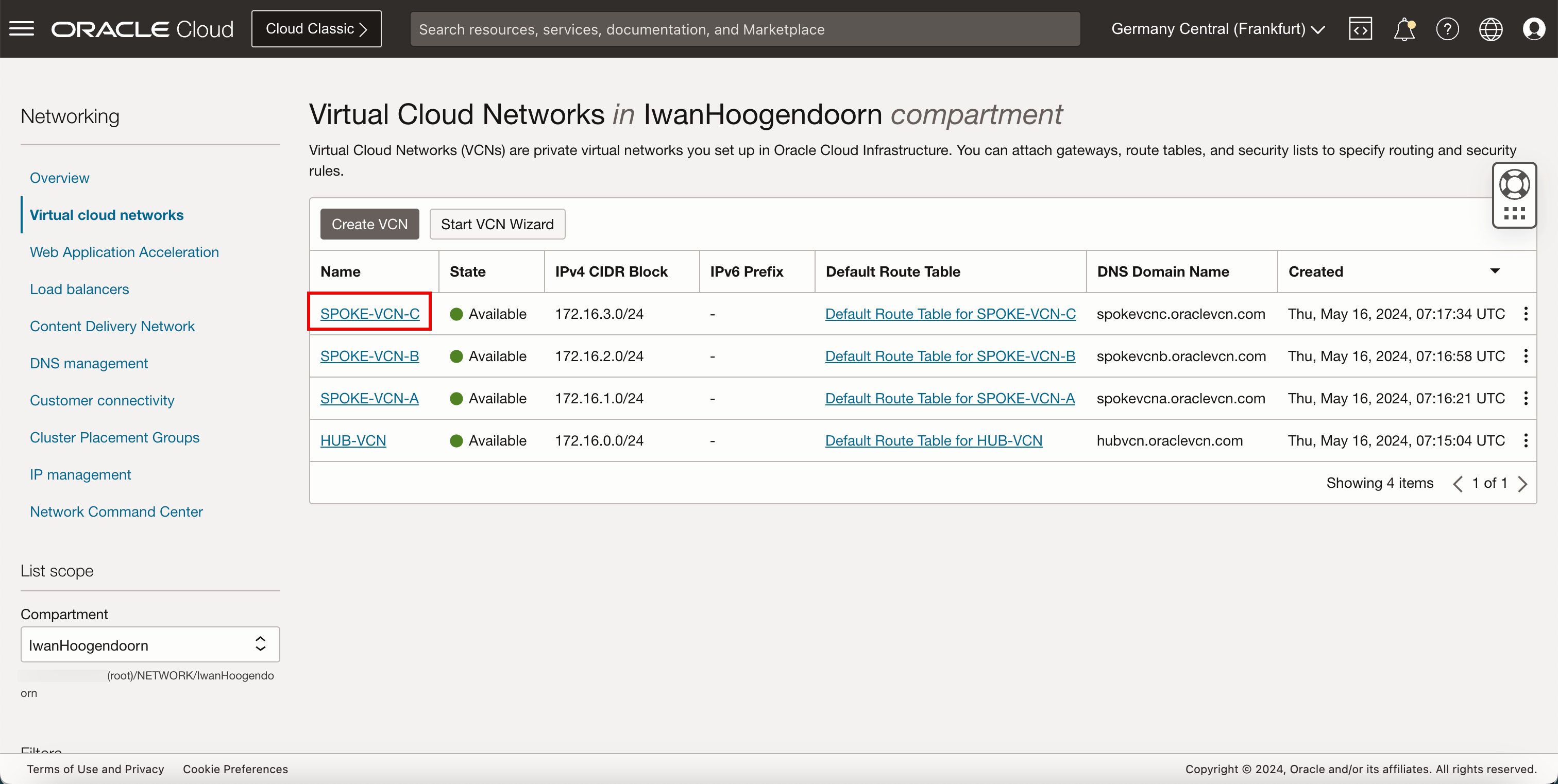

Maintenant, nous allons créer trois réseaux en nuage virtuels à satellites (téléphone A, satellite B et satellite C).

-

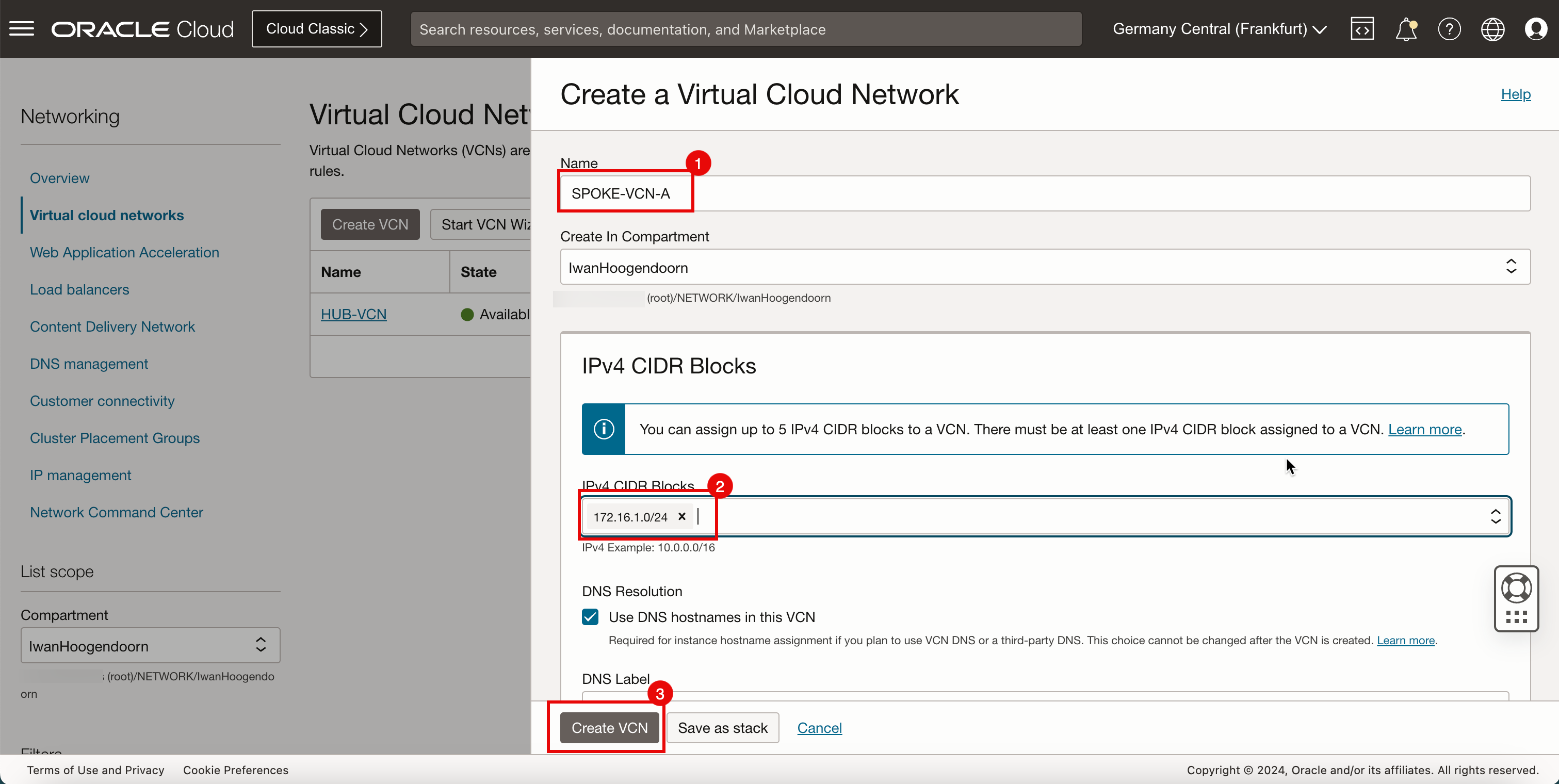

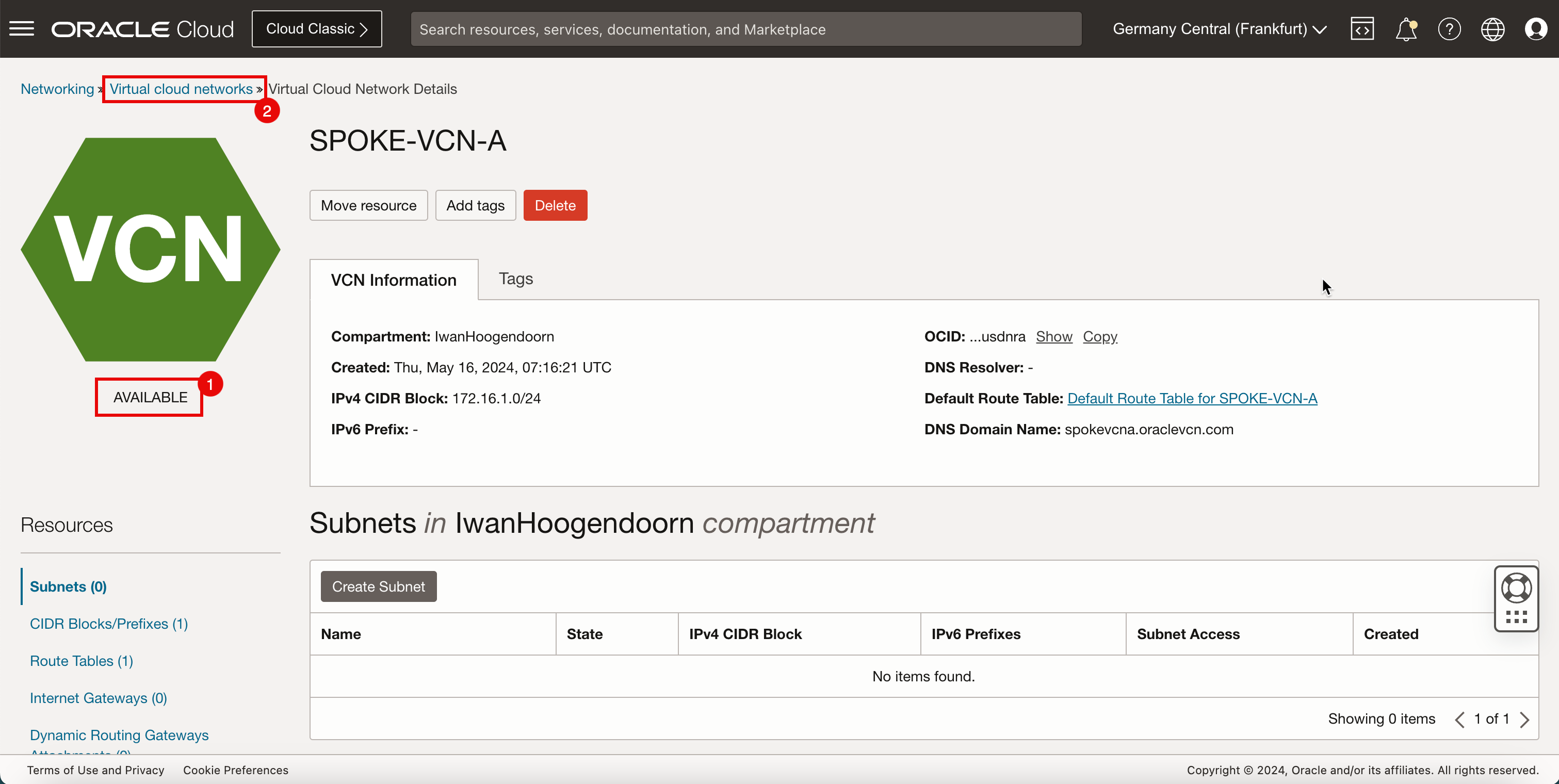

Cliquez sur Créer un VCN pour créer le premier VCN satellite (par satellite A).

- Entrez le nom du VCN satellite.

- Entrez un bloc CIDRIPv4 CIDR IPv4 pour le VCN satellite.

- Cliquez sur Créer un réseau en nuage virtuel.

- Notez que le VCN satellite est Disponible.

- Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

-

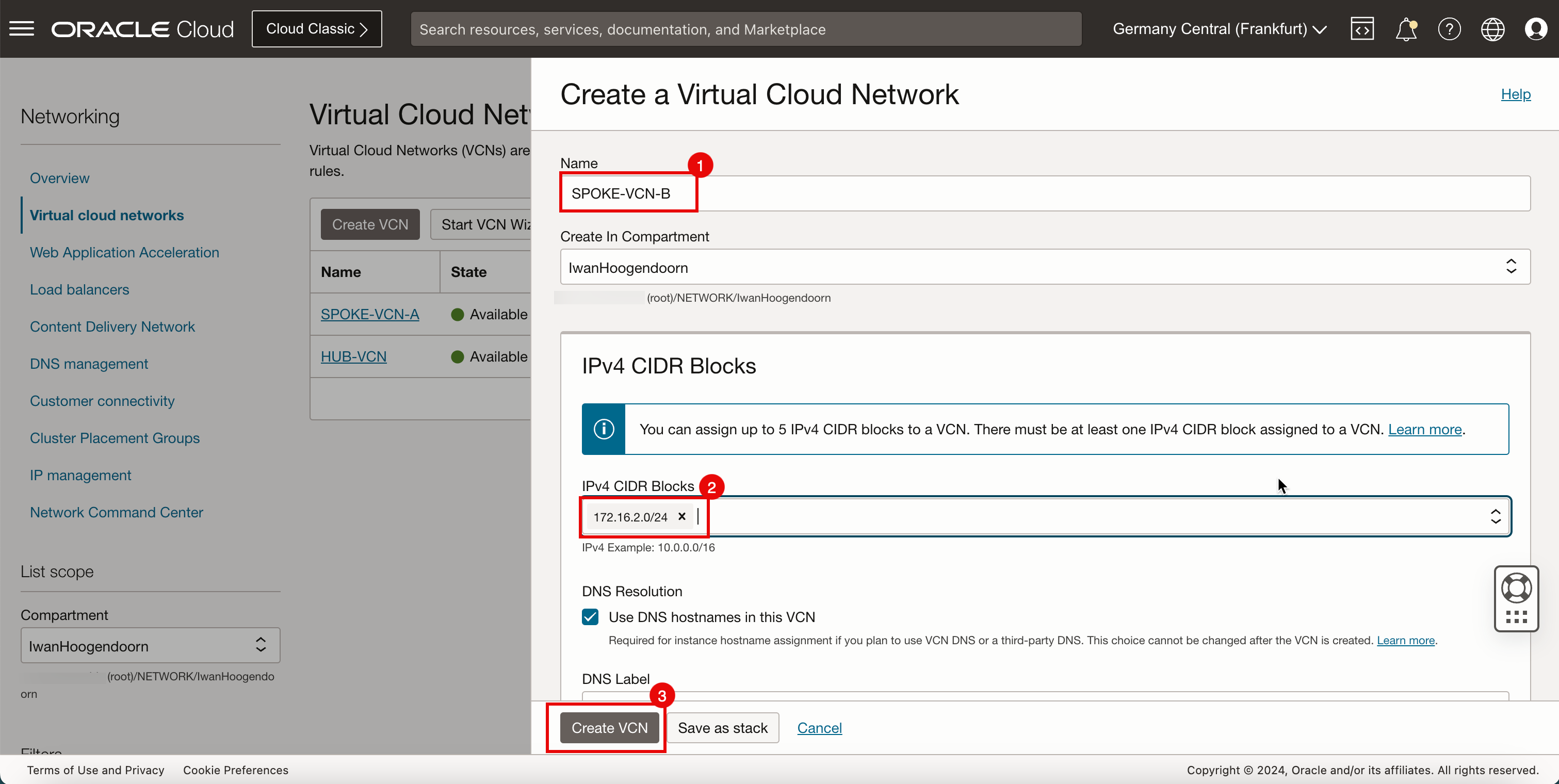

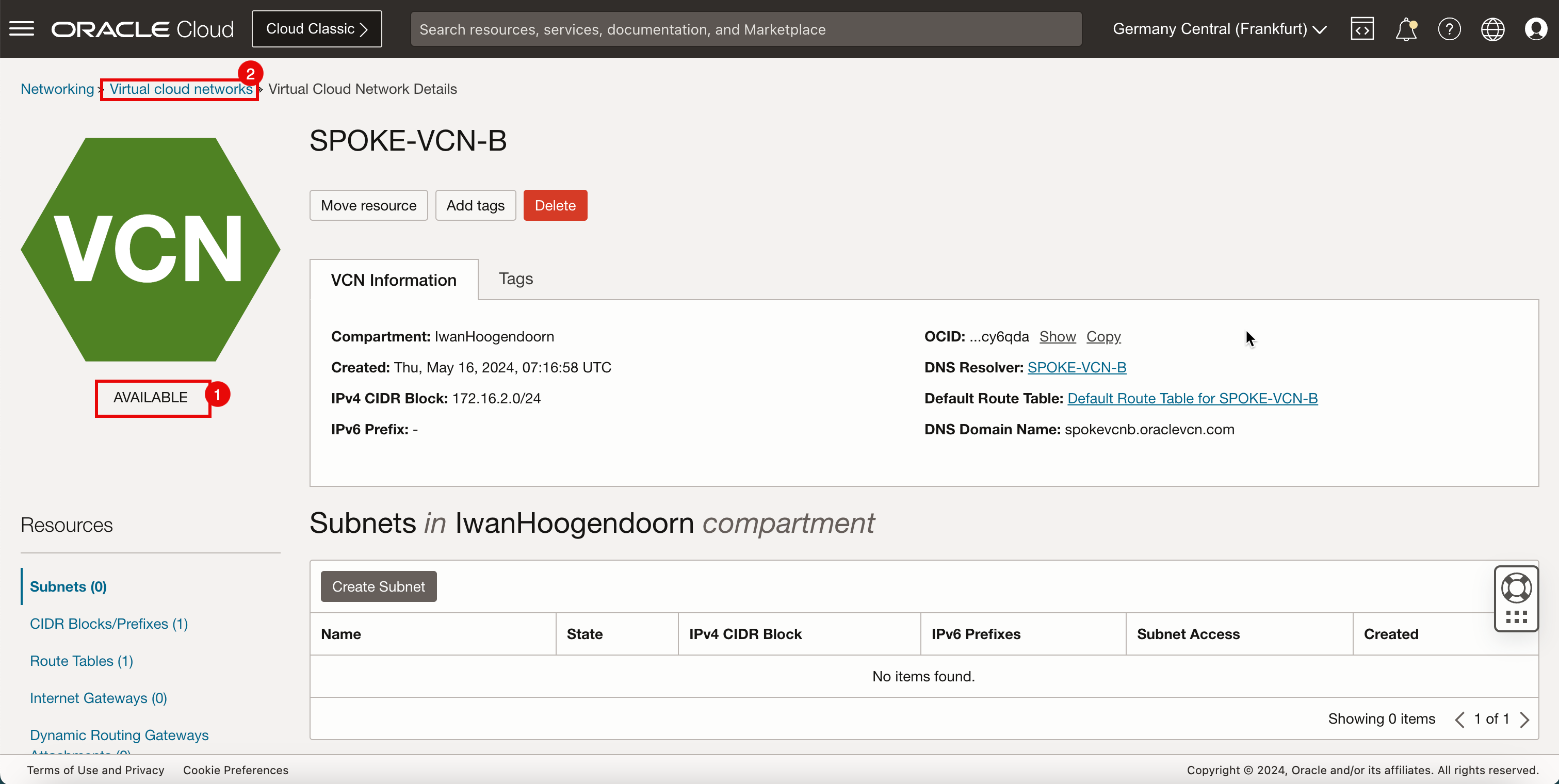

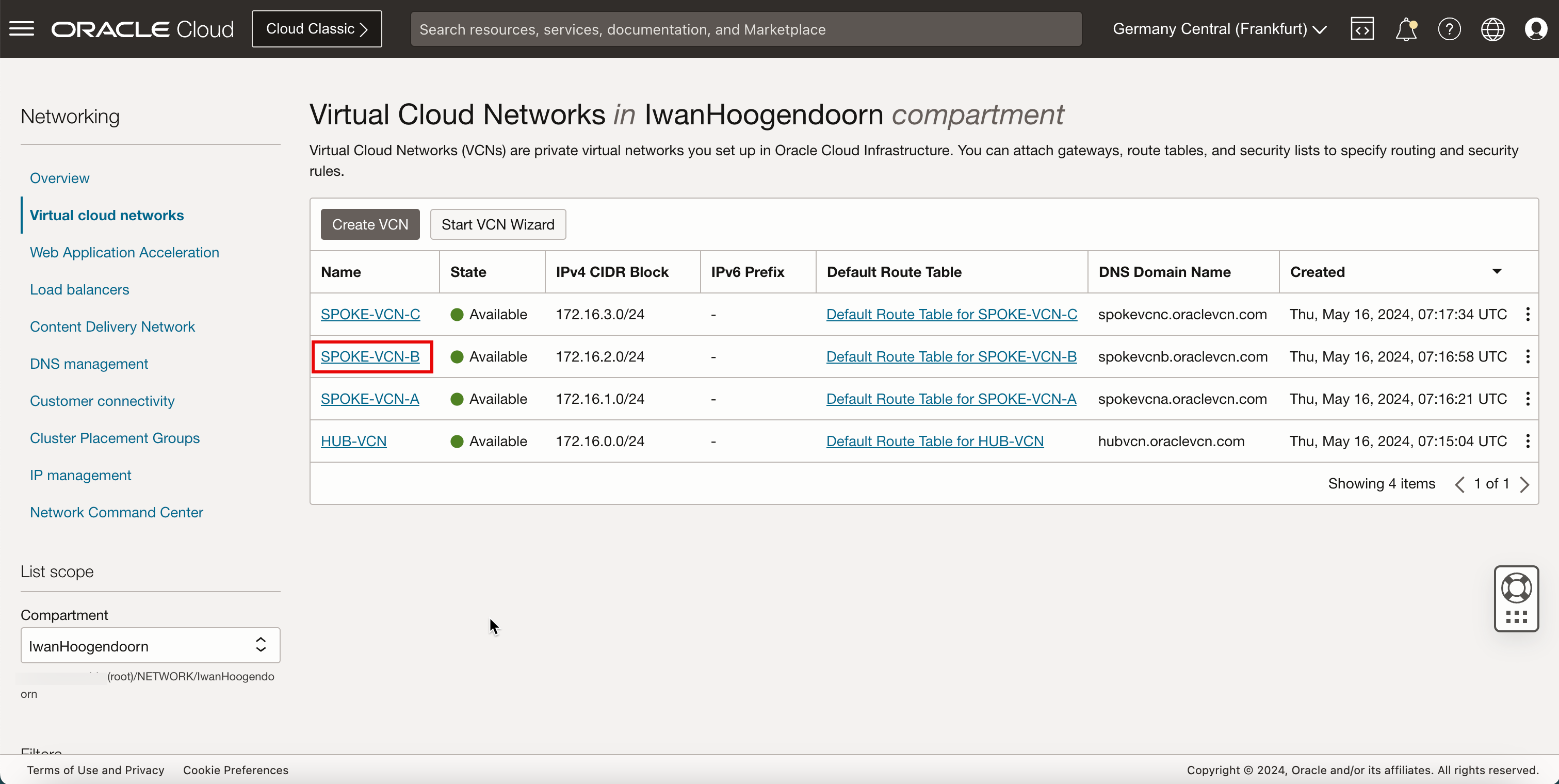

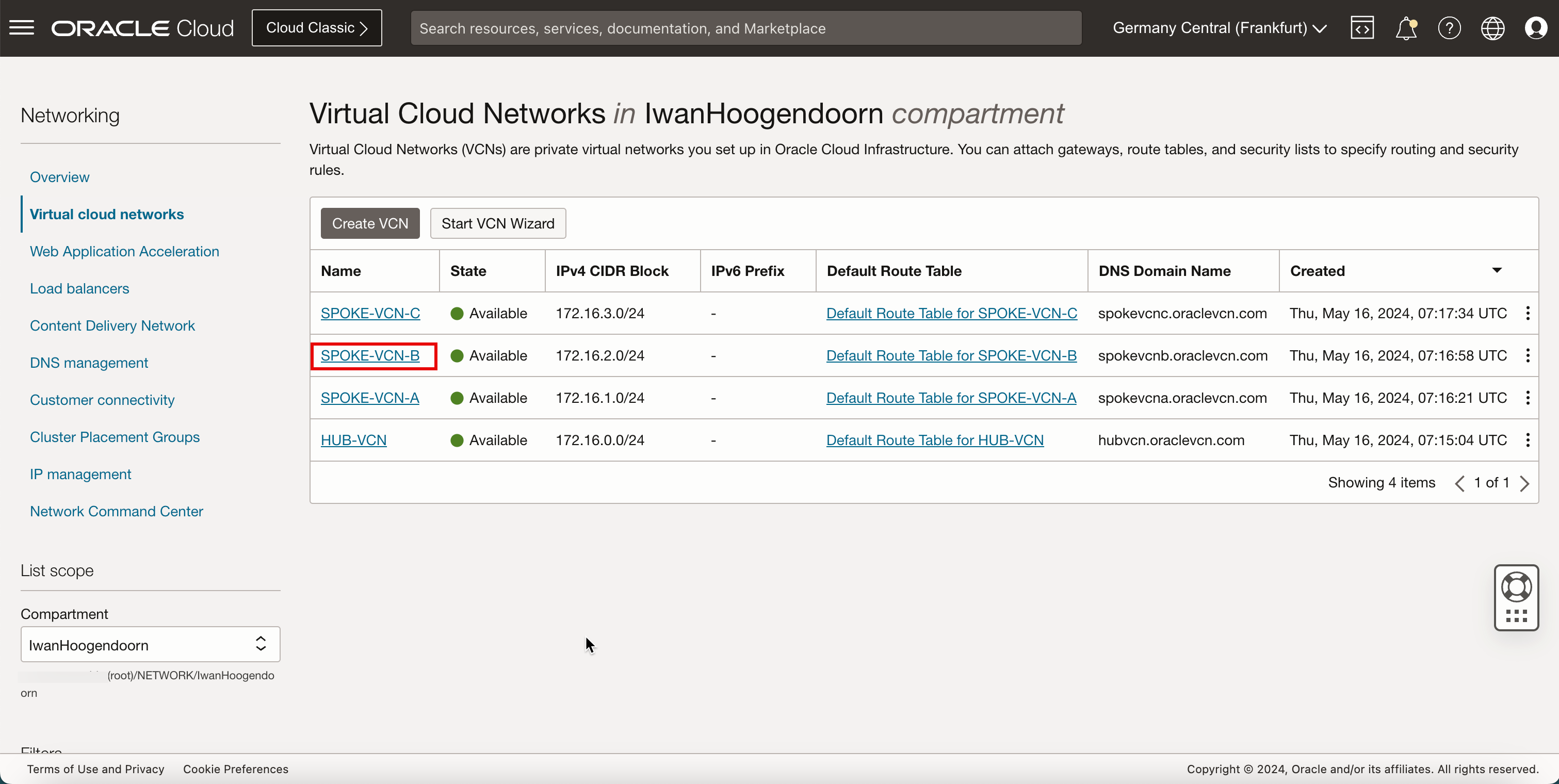

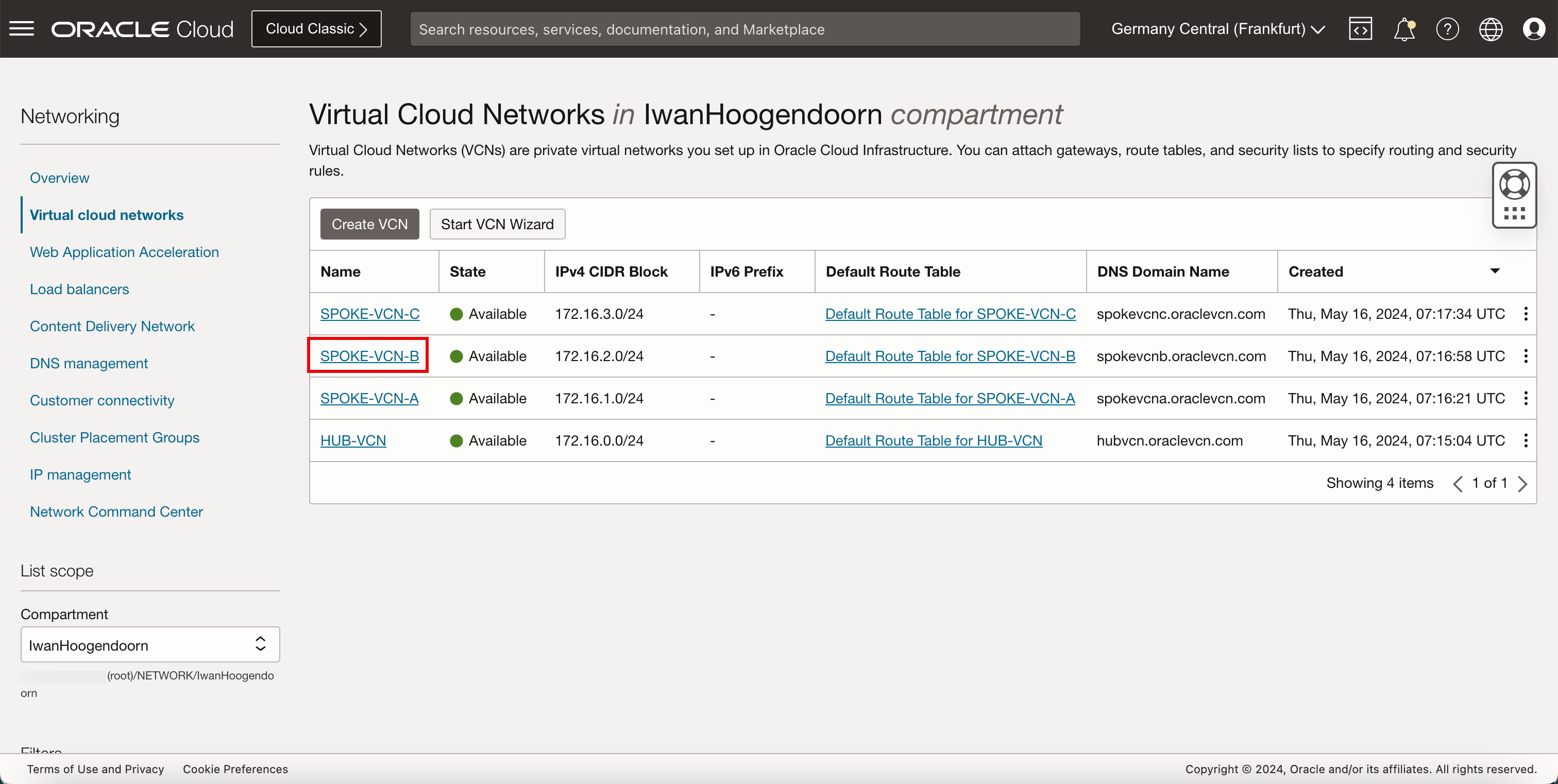

Cliquez sur Créer un VCN pour créer le deuxième VCN satellite (par satellite B).

- Entrez le nom du VCN satellite.

- Entrez un bloc IPv4 CIDR pour le VCN central.

- Cliquez sur Créer un réseau en nuage virtuel.

- Notez que le VCN satellite est Disponible.

- Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

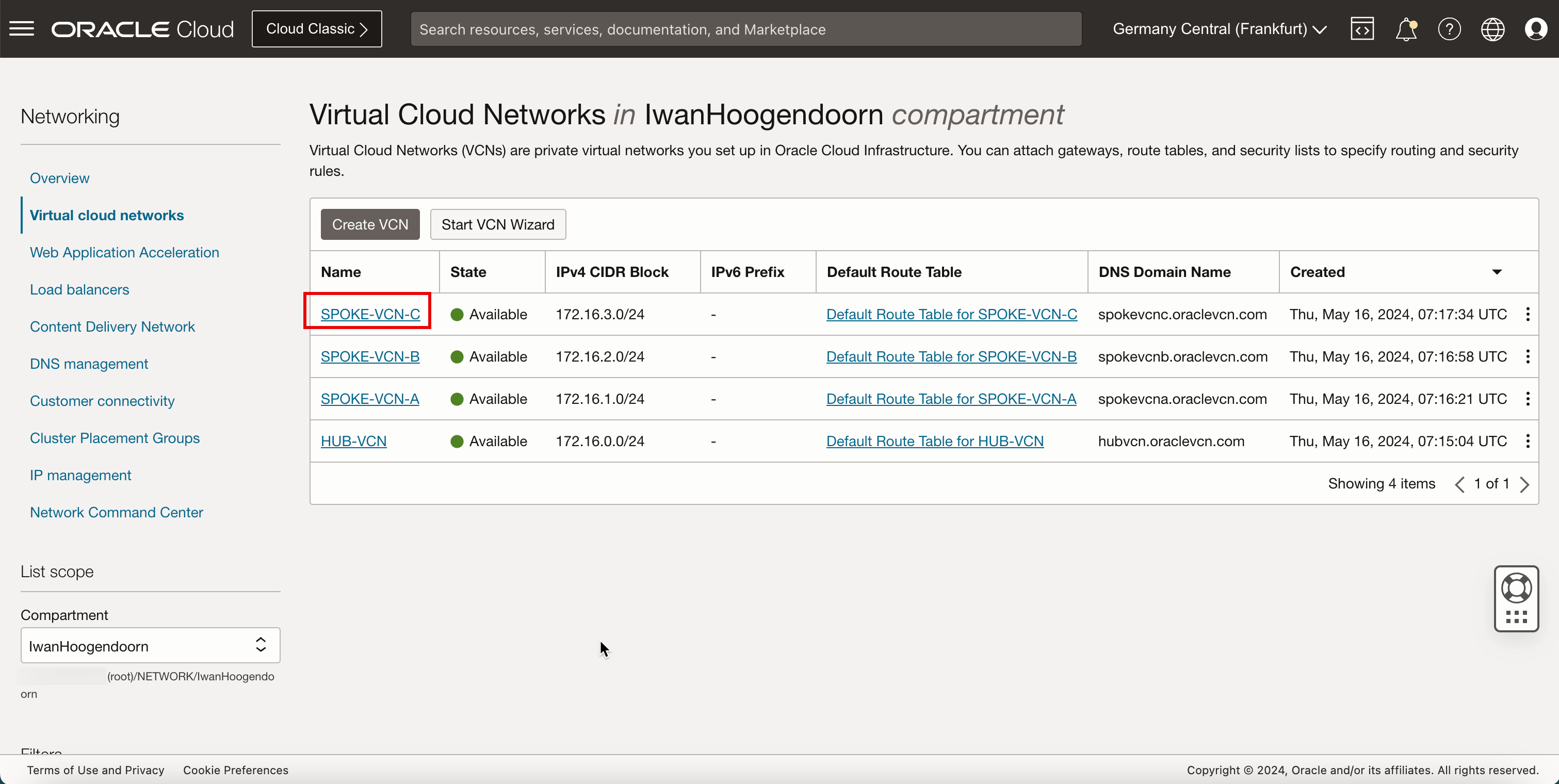

- Cliquez sur Créer un VCN pour créer le troisième VCN satellite.

- Entrez le nom du VCN satellite.

- Entrez un bloc IPv4 CIDR pour le VCN central.

- Cliquez sur Créer un réseau en nuage virtuel.

- Notez que le VCN satellite est Disponible.

- Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

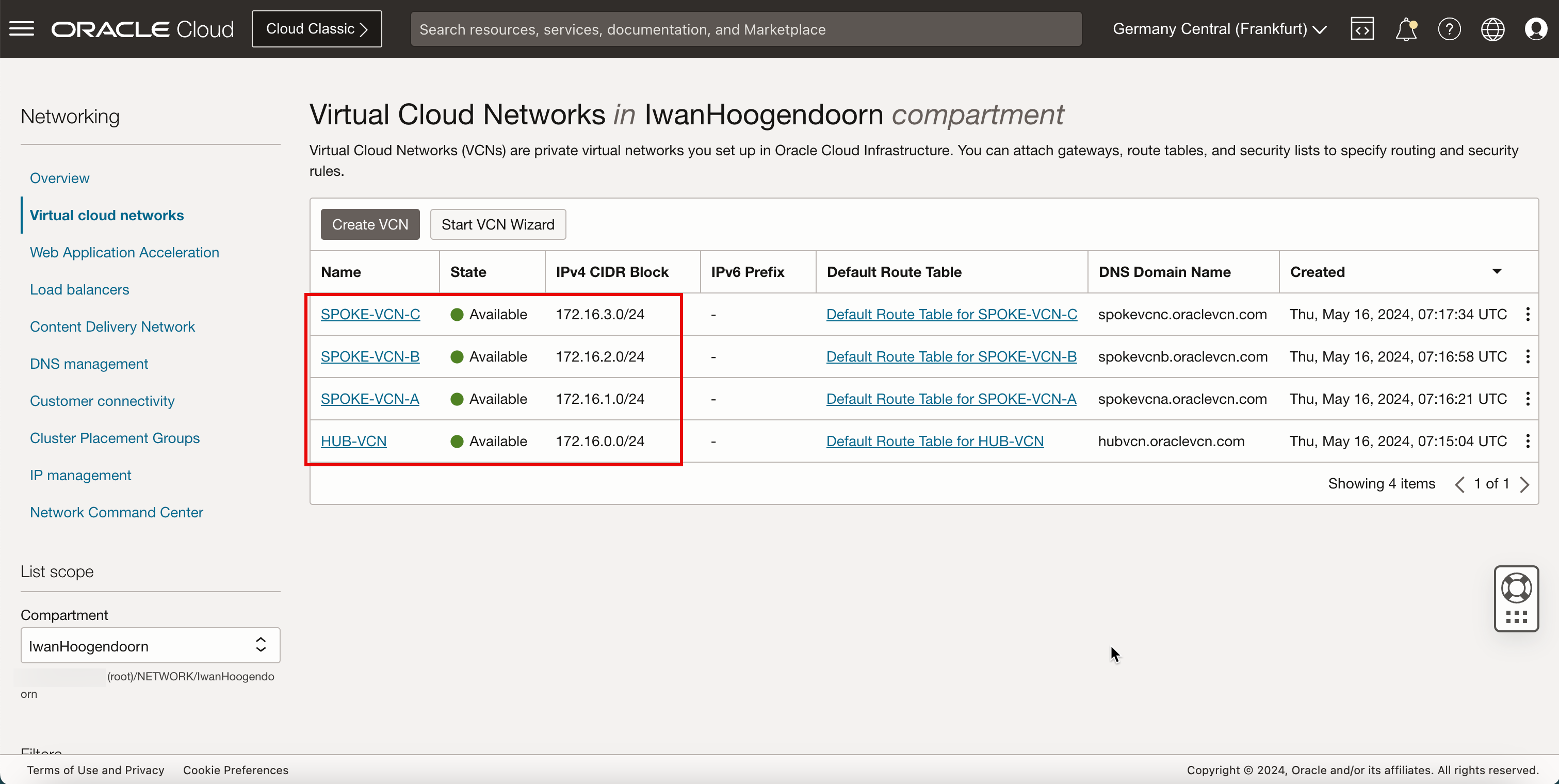

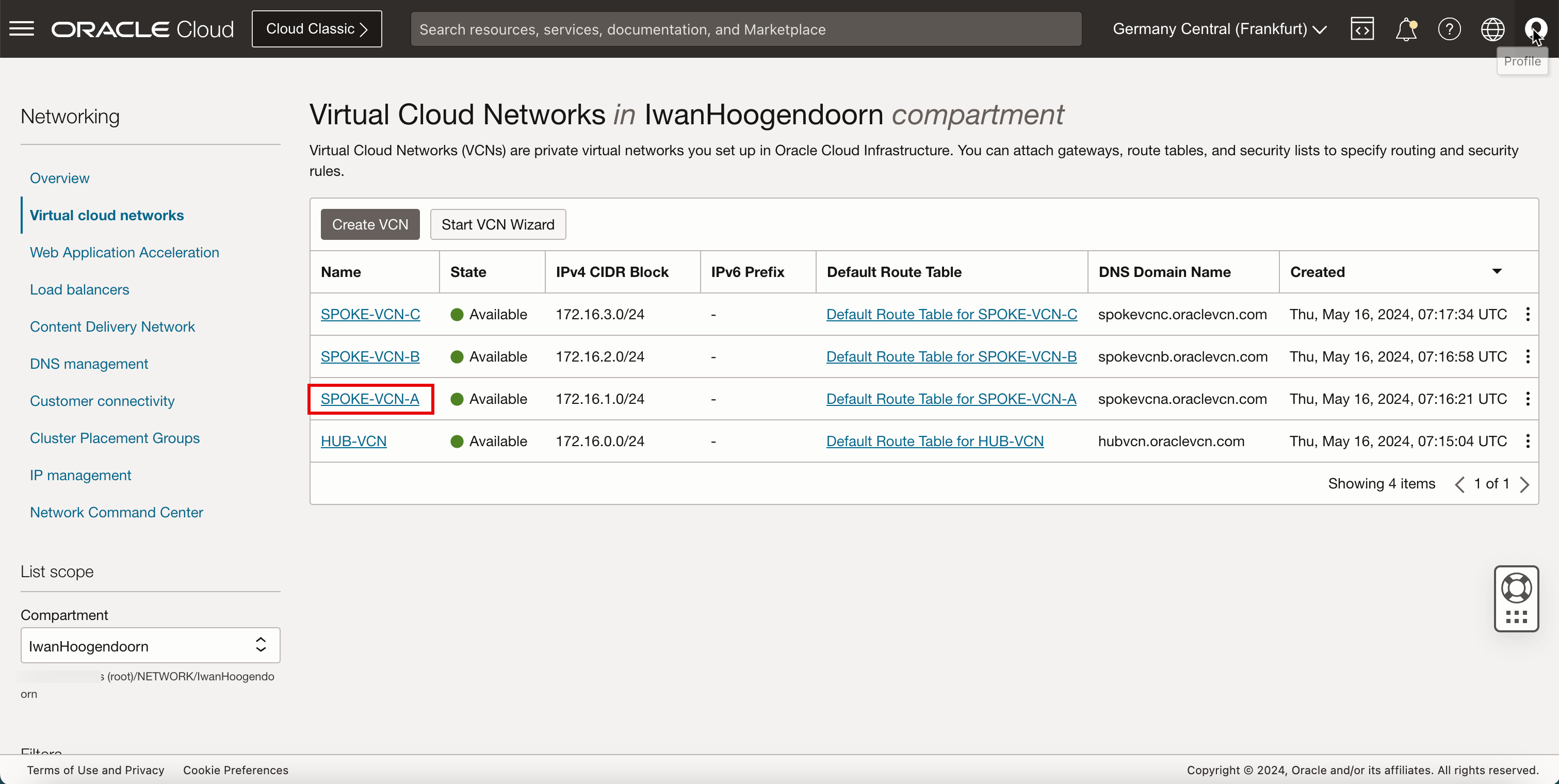

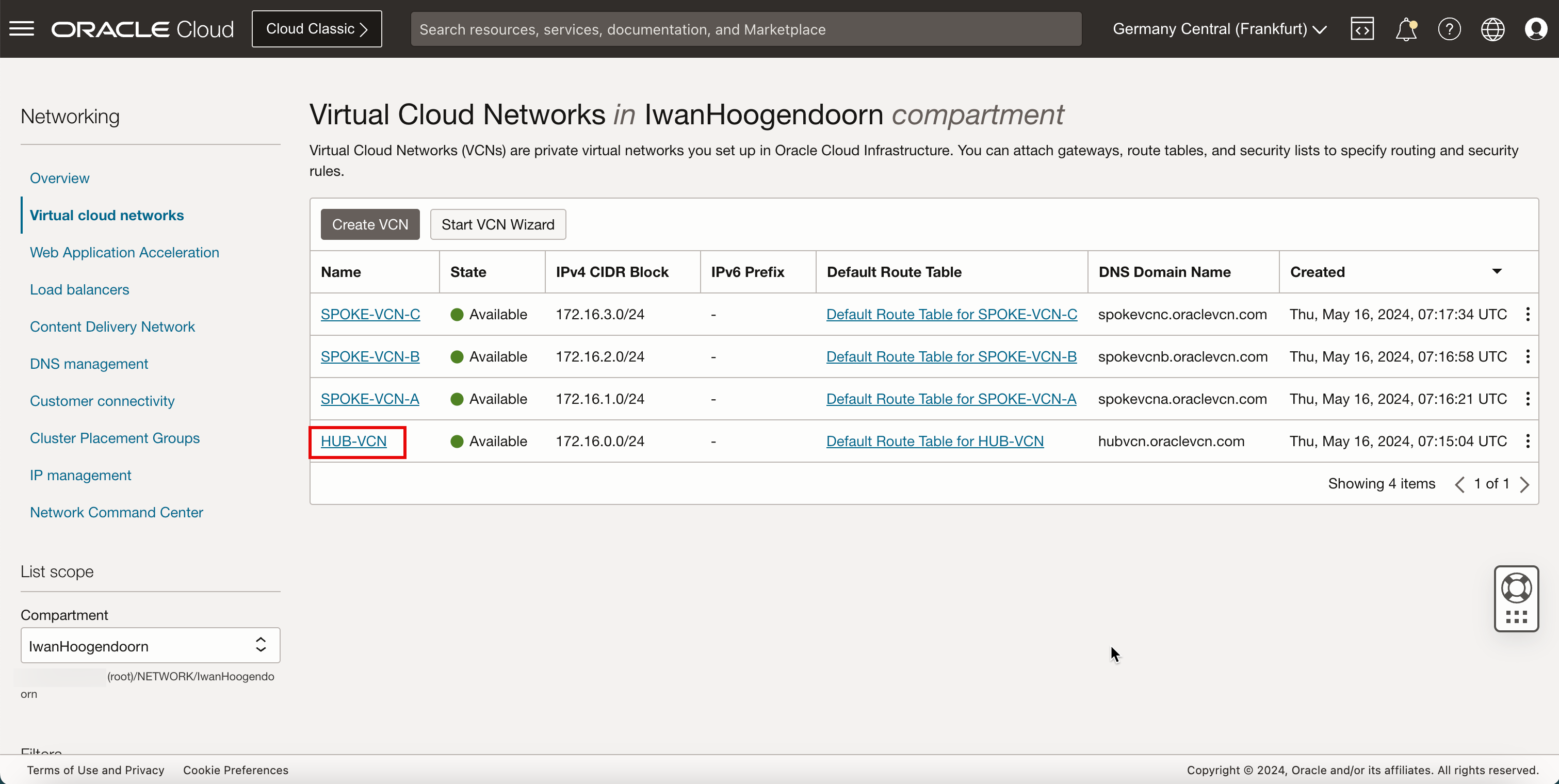

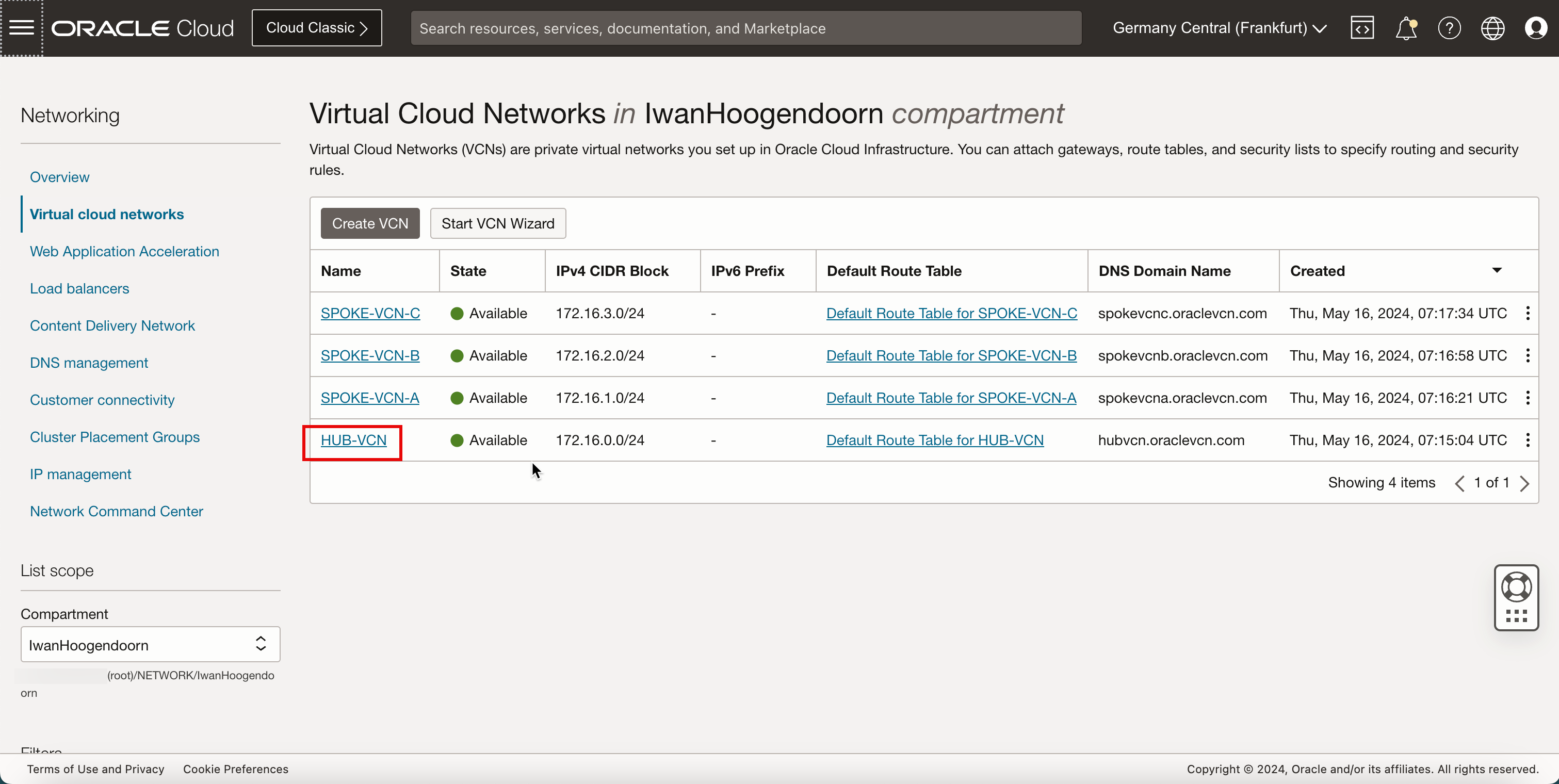

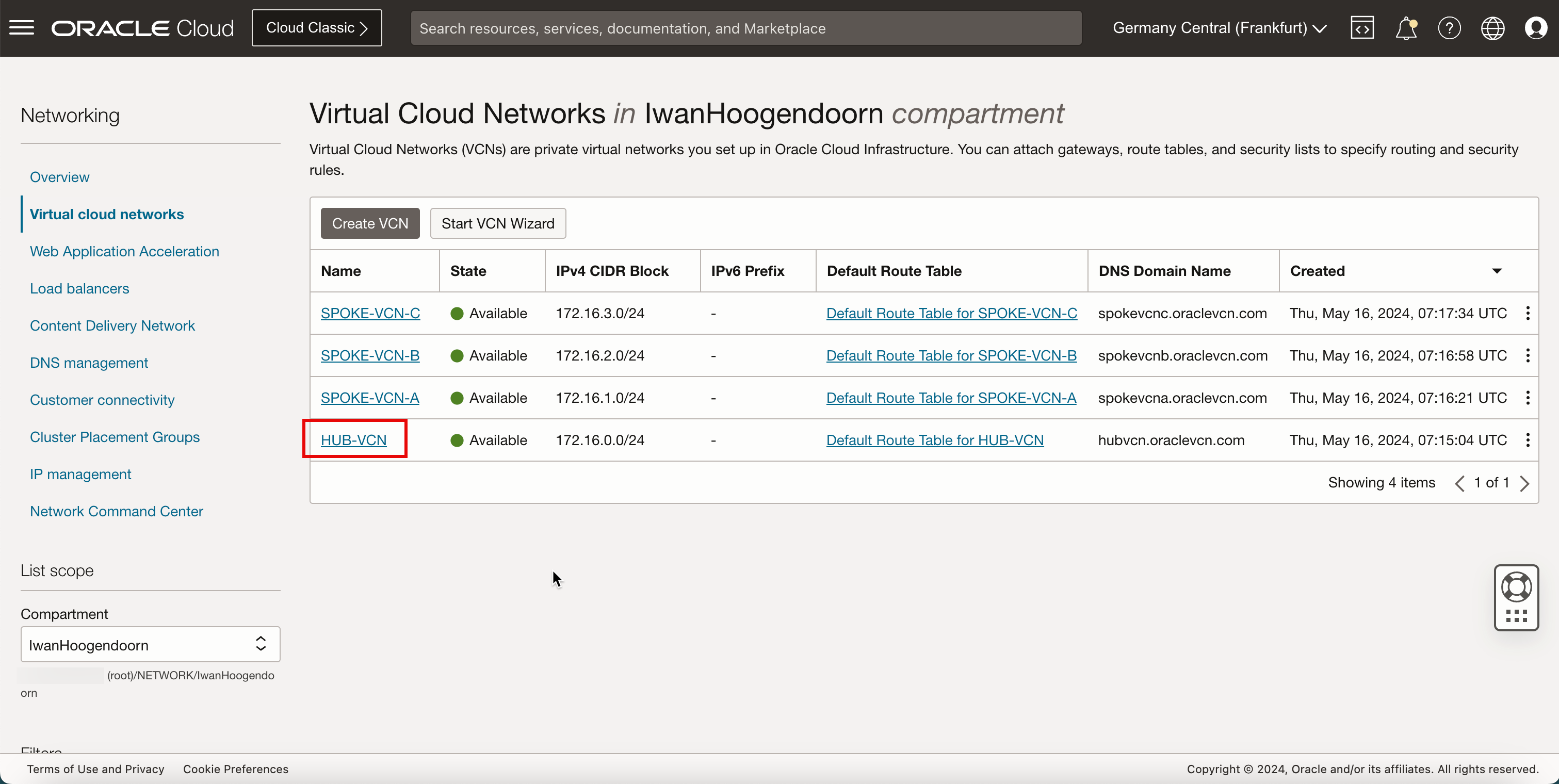

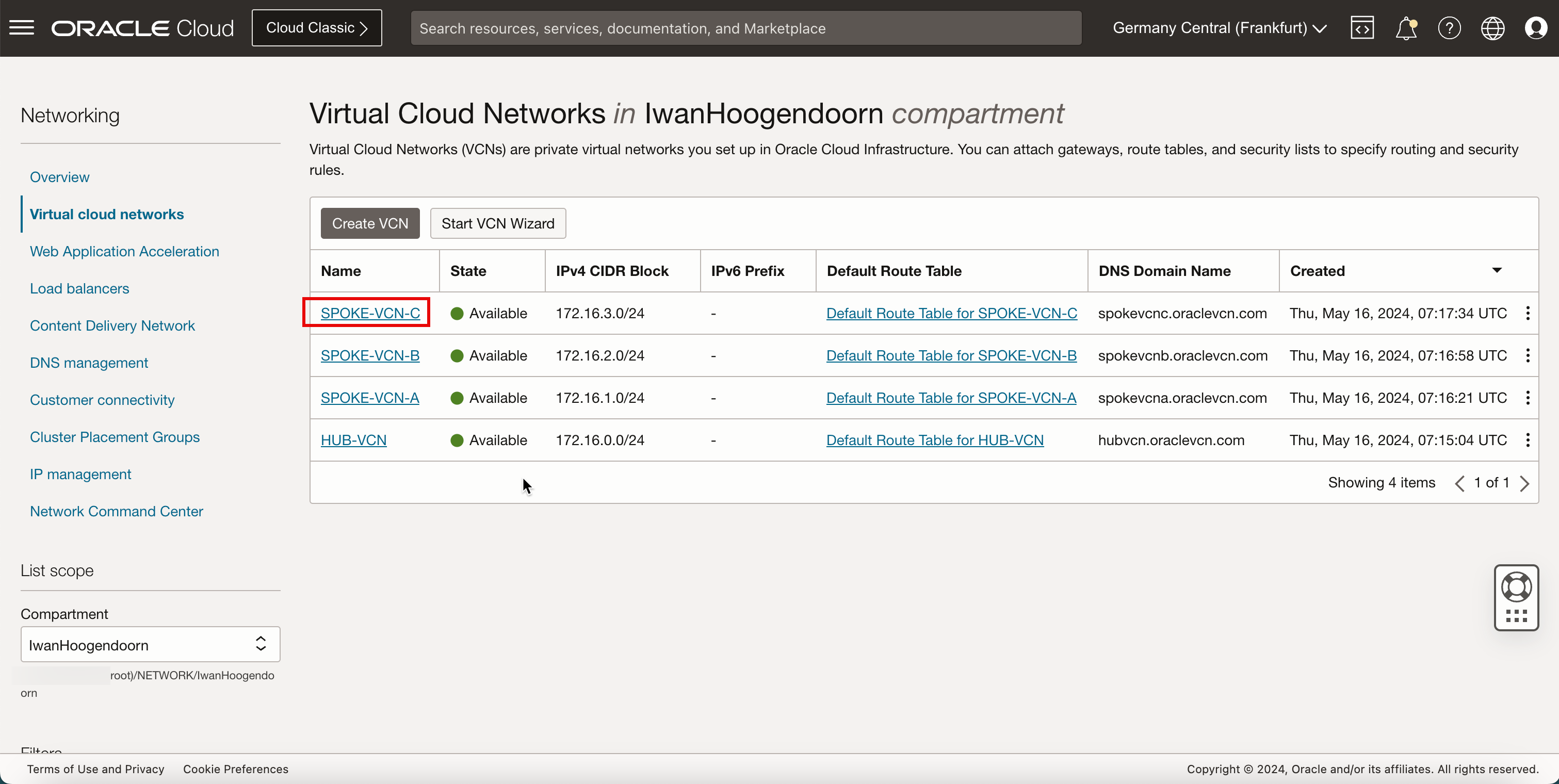

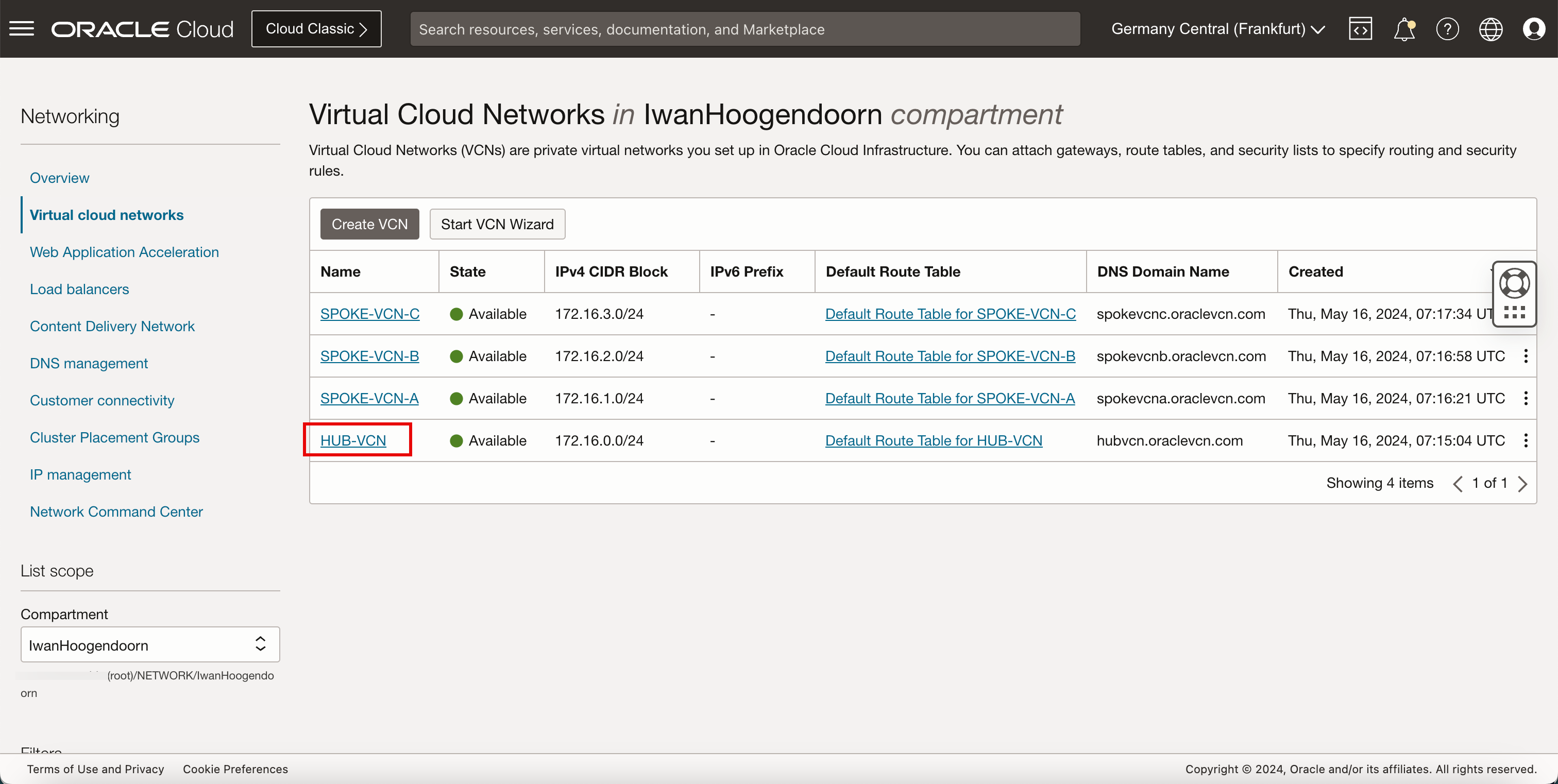

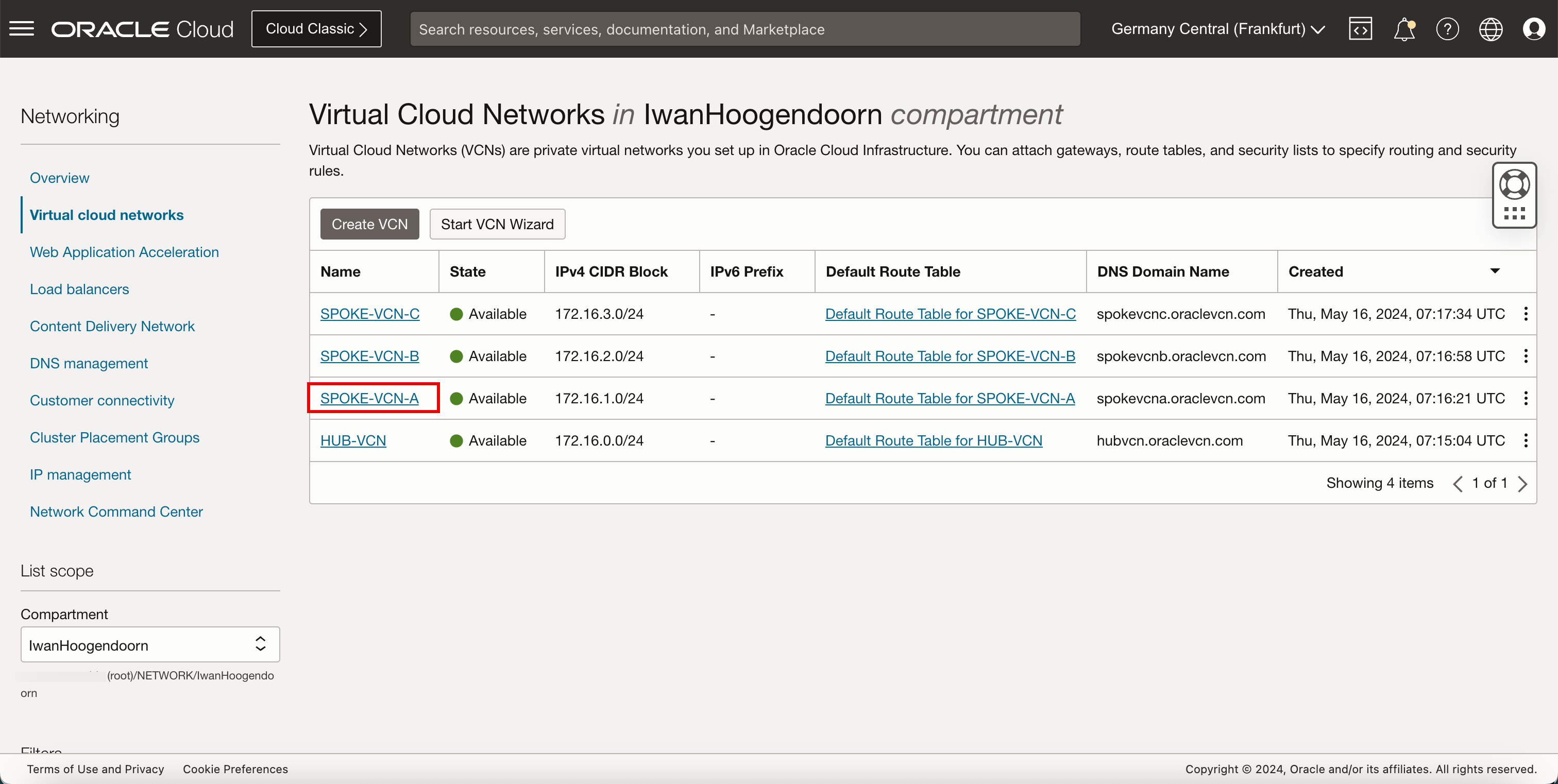

-

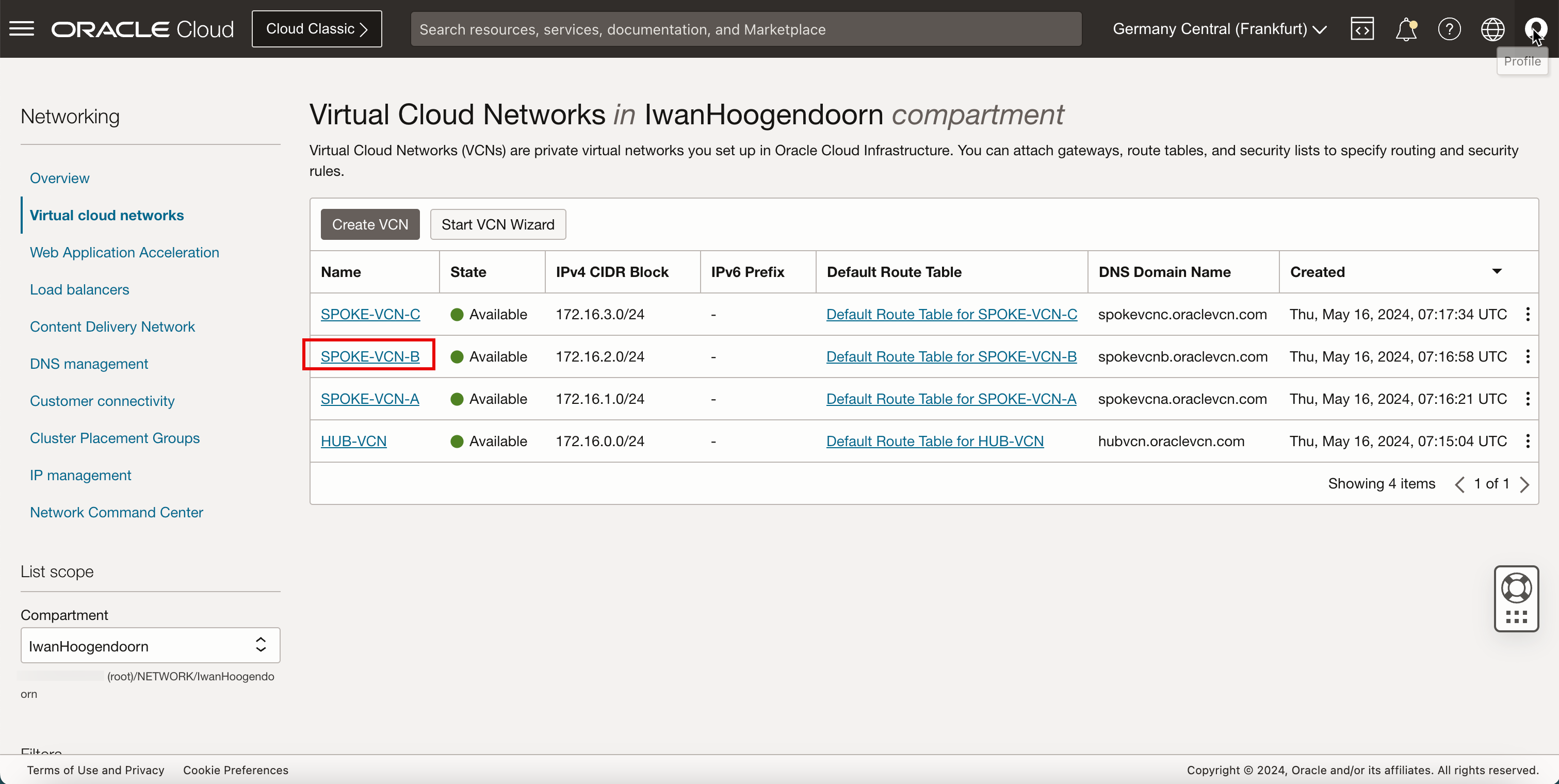

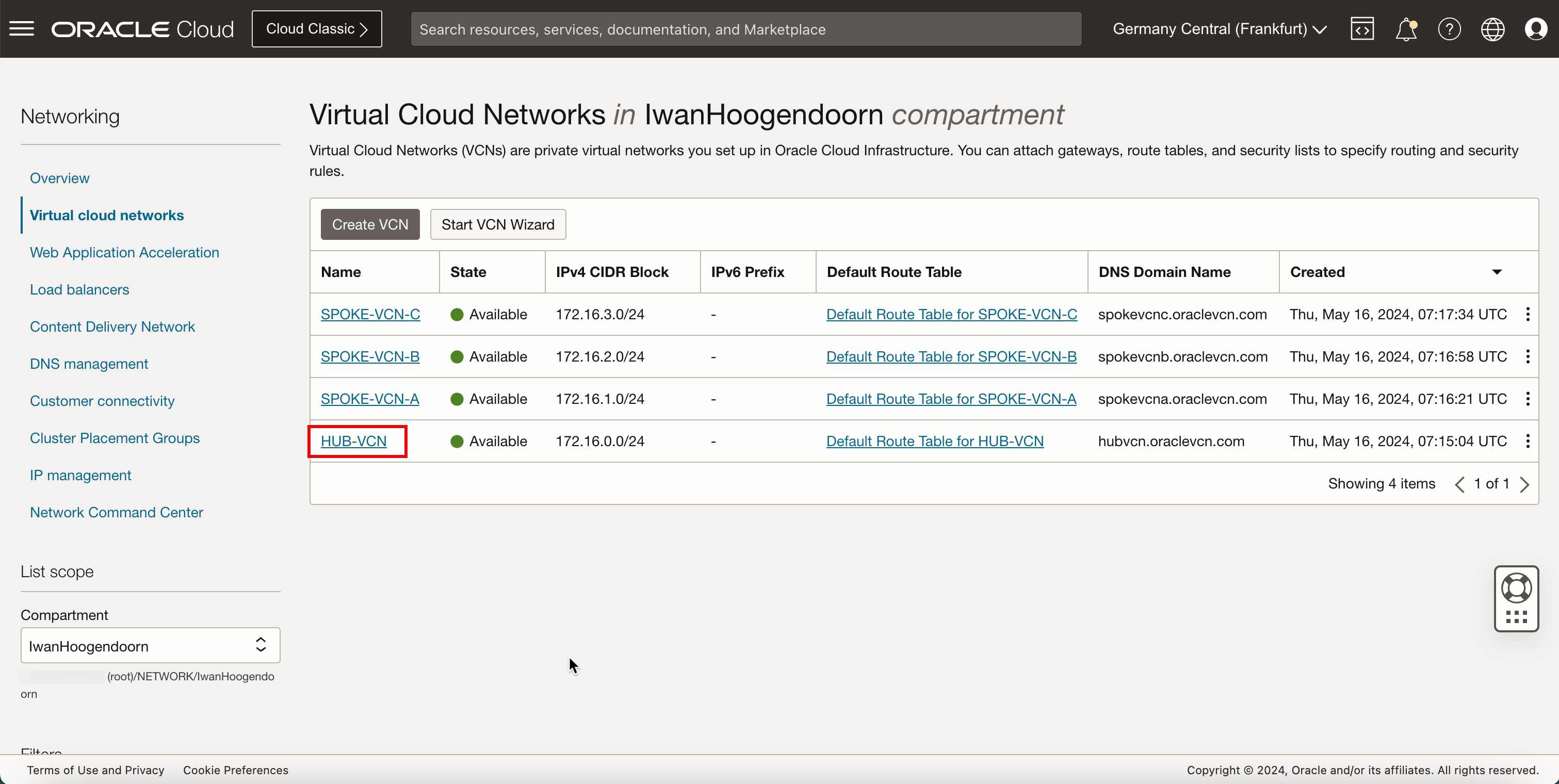

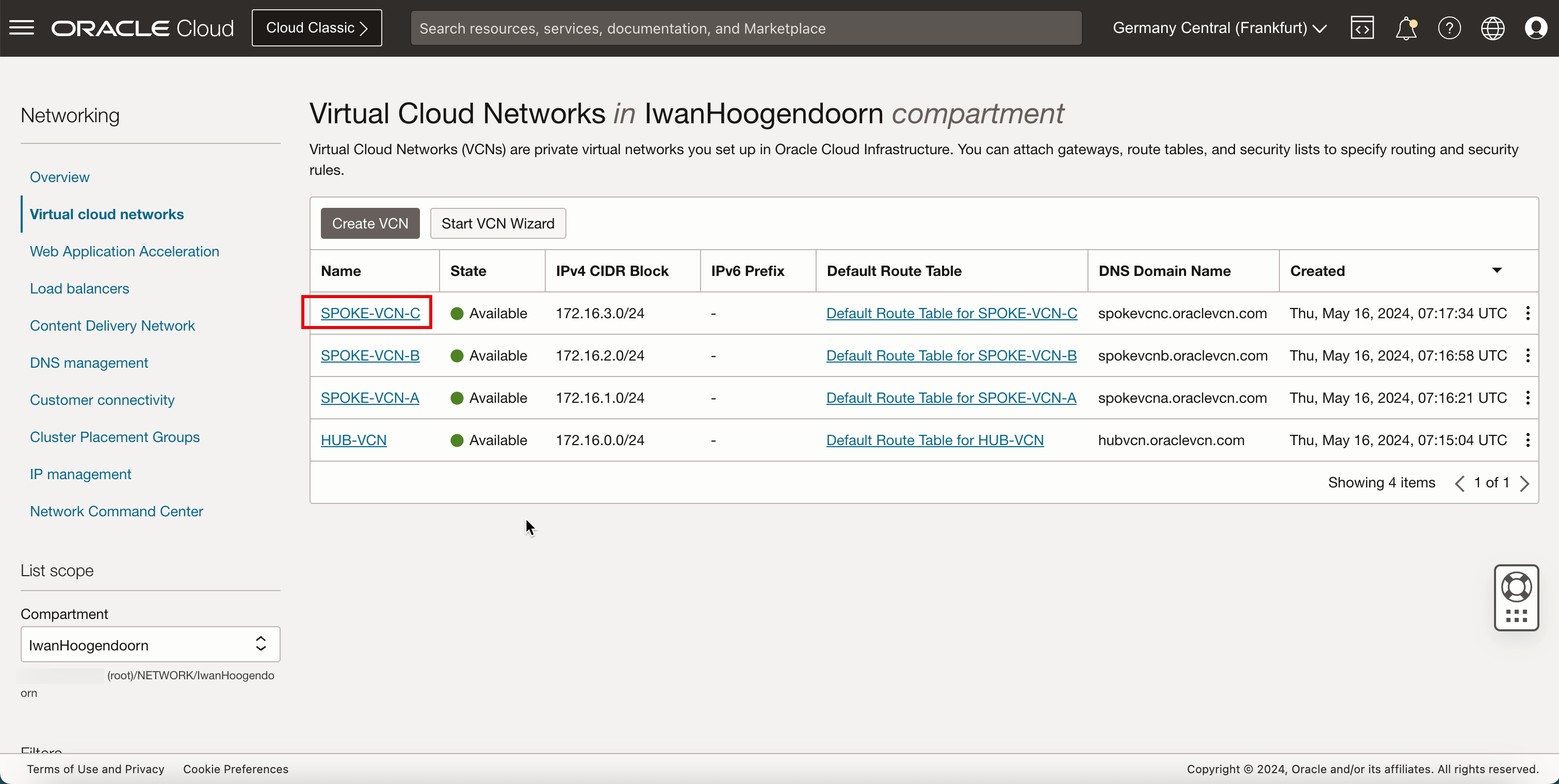

Notez que nous avons créé 1 concentrateur et 3 réseaux en nuage virtuels satellites.

-

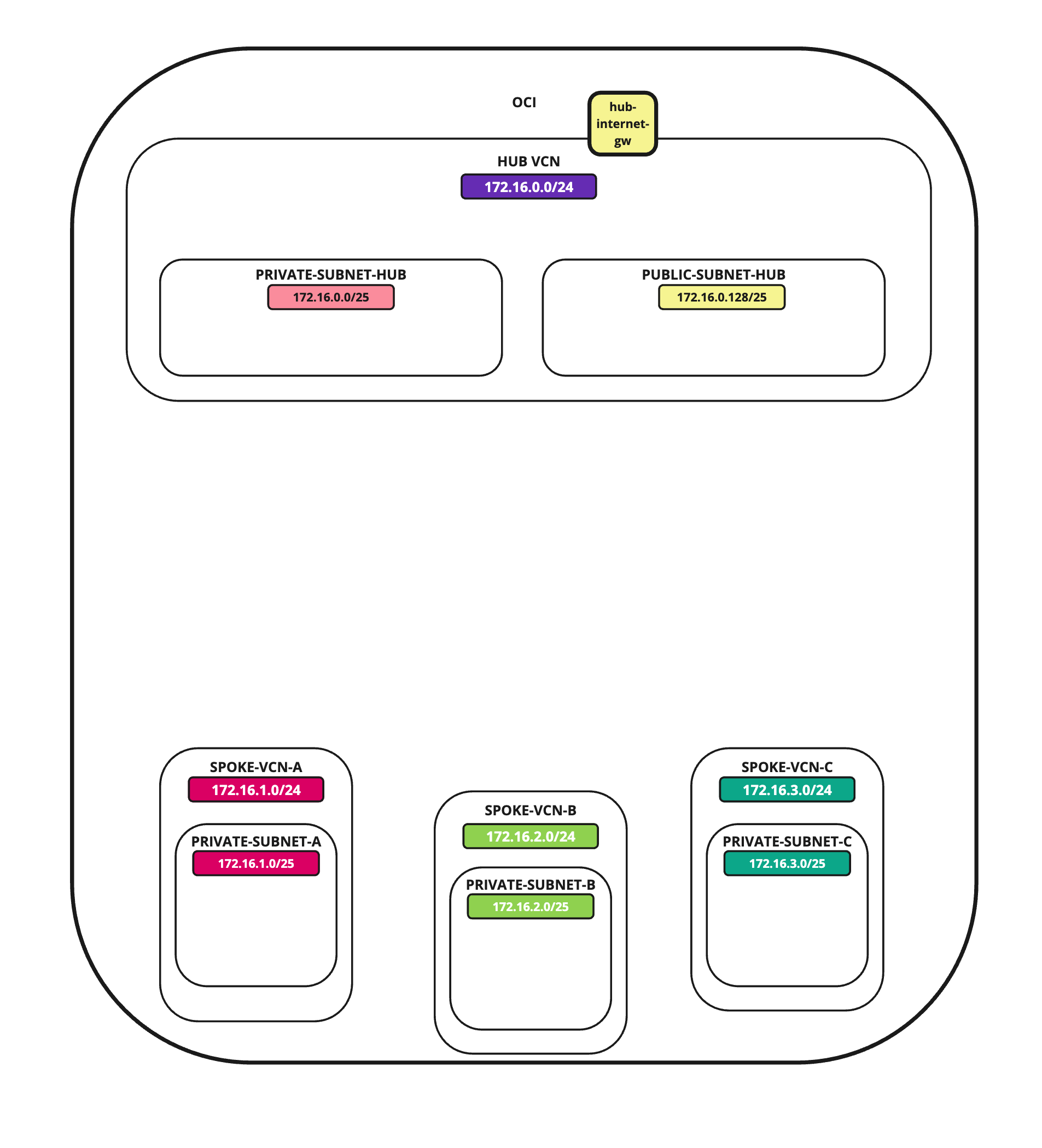

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

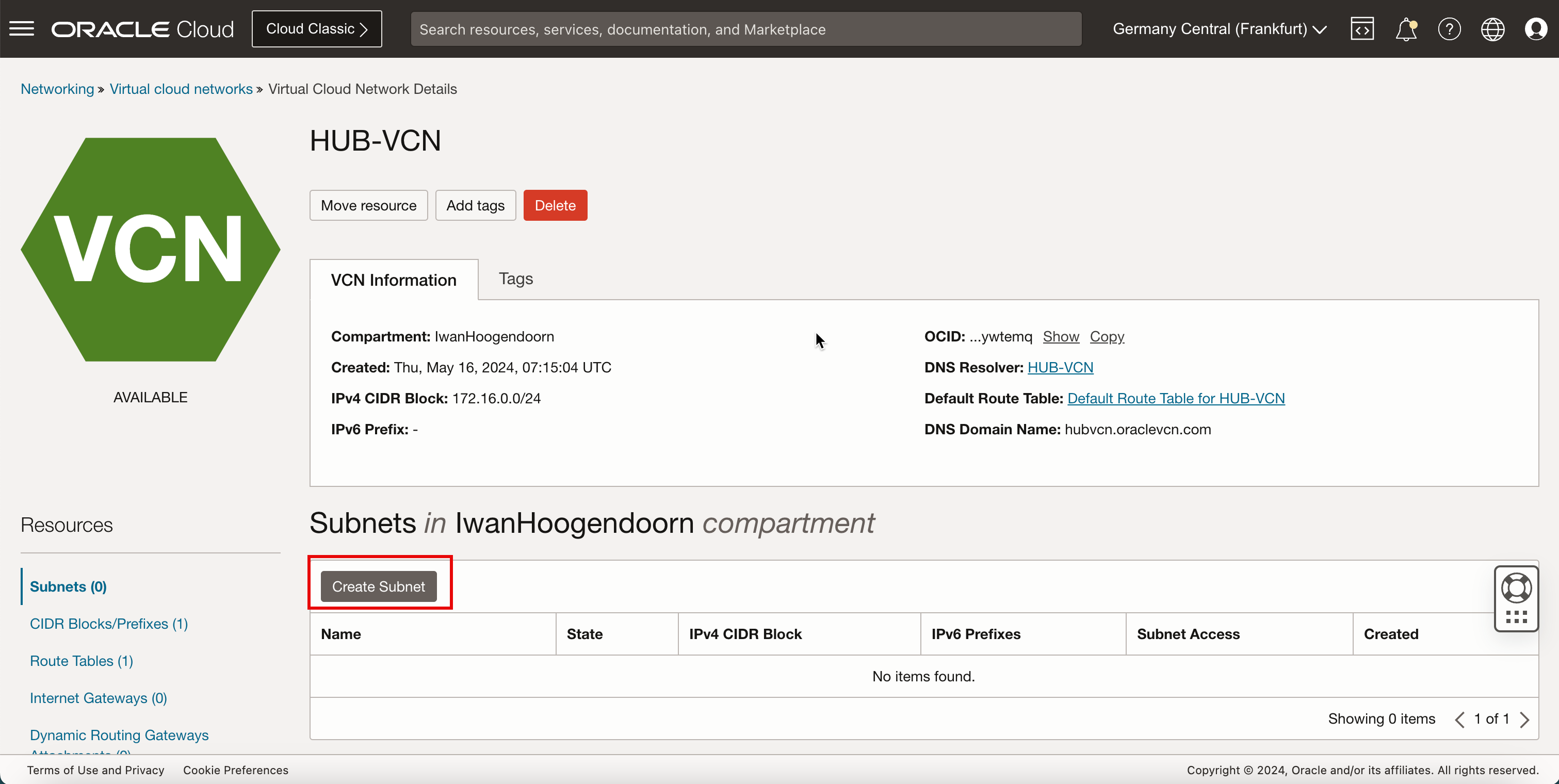

Tâche 2 : Créer les sous-réseaux à l'intérieur des réseaux en nuage virtuels hub et satellite

Nous avons le concentrateur et les réseaux en nuage virtuels parlants en place. Créez maintenant des sous-réseaux à l'intérieur des réseaux en nuage virtuels.

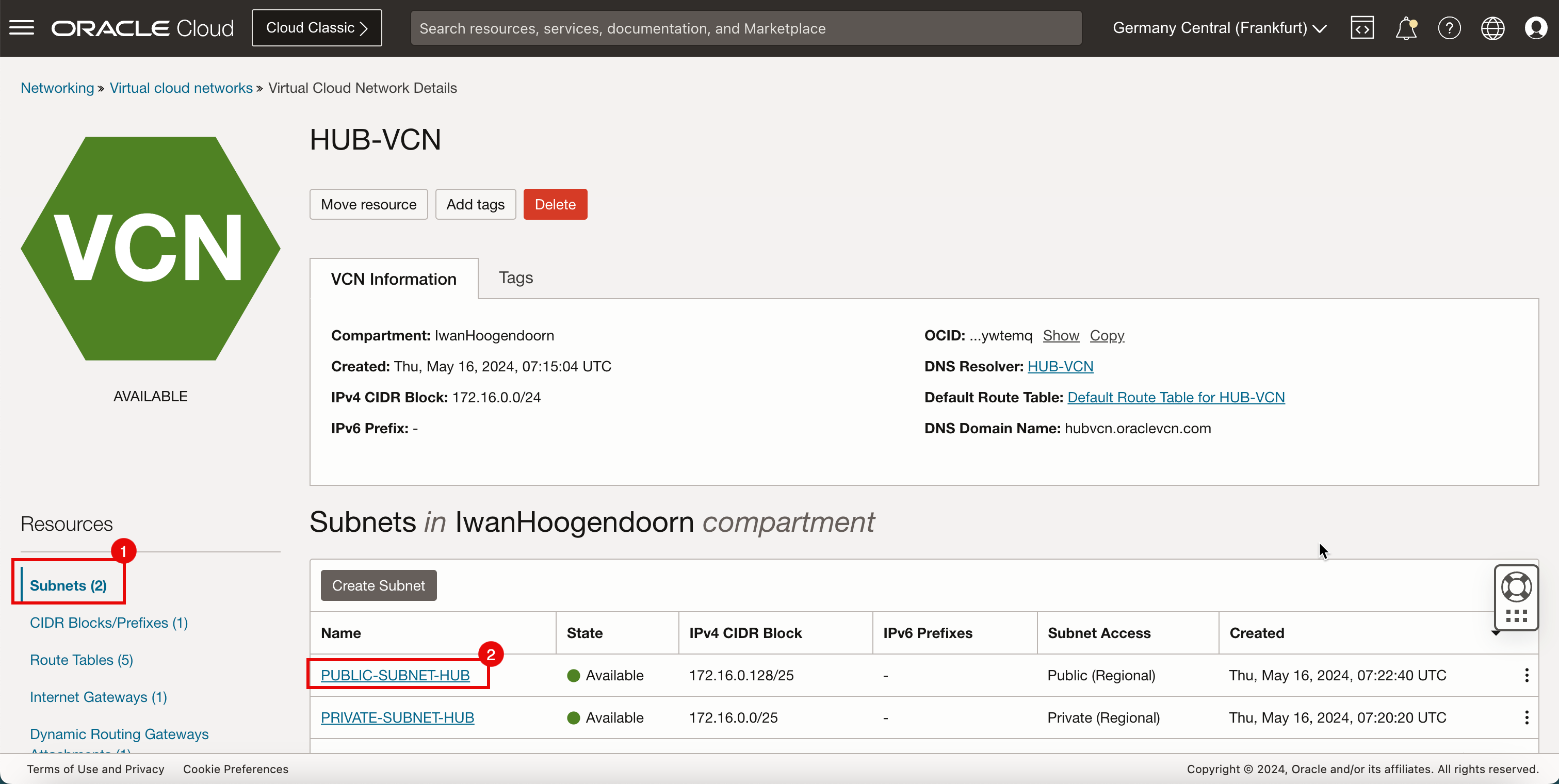

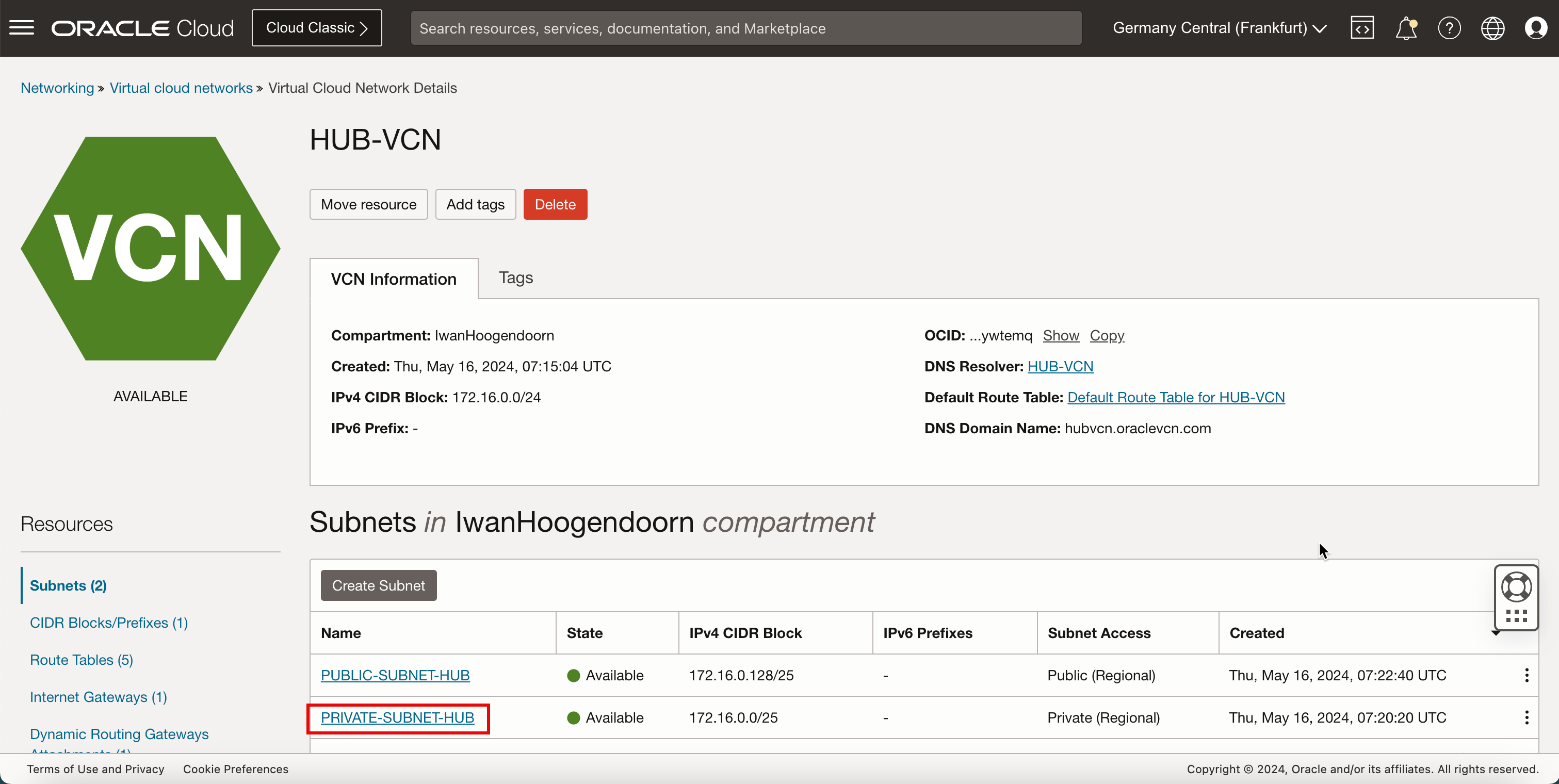

Créer un sous-réseau dans le VCN central

Dans le VCN central, nous créerons 1 sous-réseau privé et 1 sous-réseau public.

-

Cliquez sur le VCN central.

-

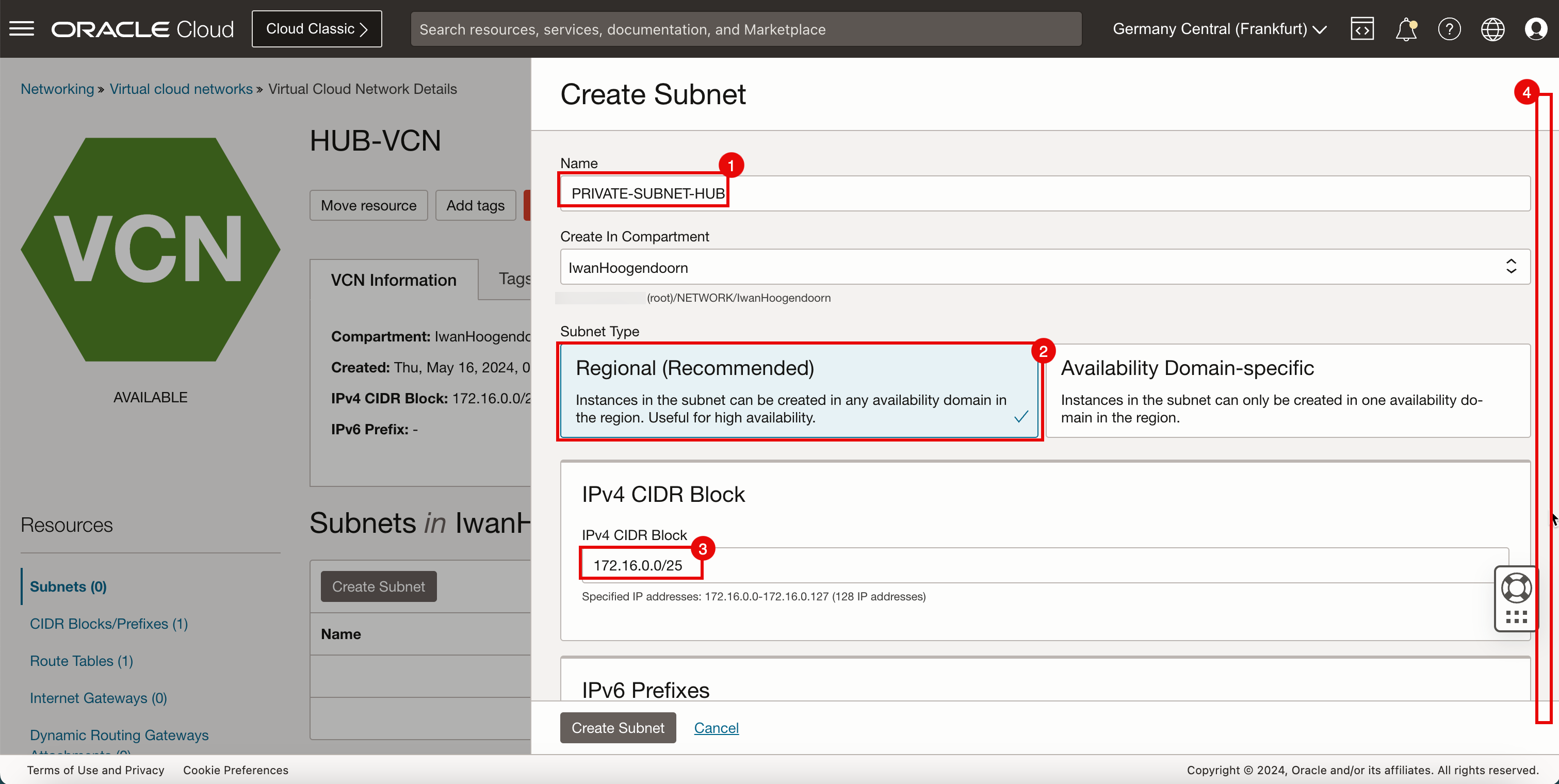

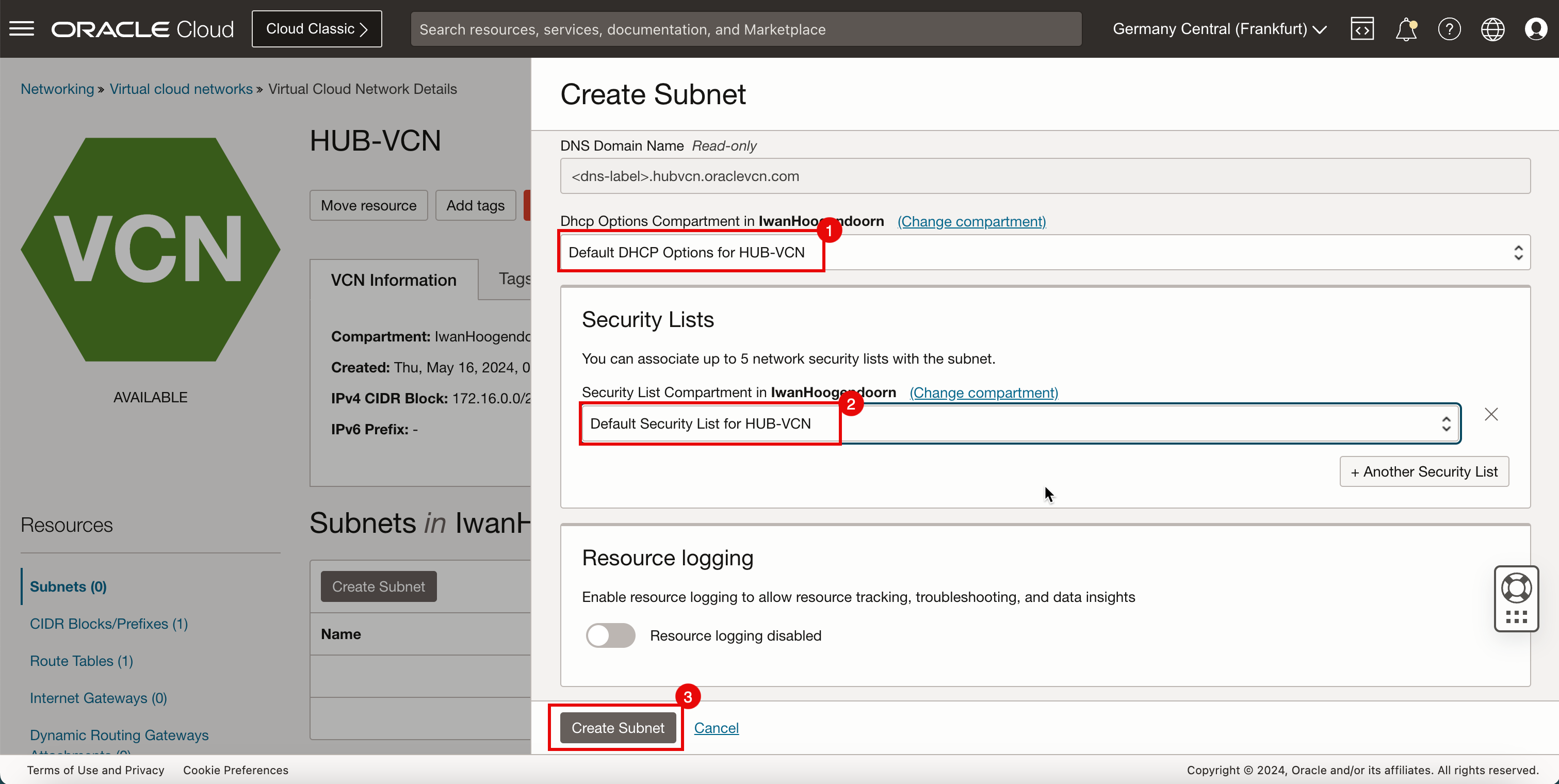

Cliquez sur Créer un sous-réseau pour créer le premier sous-réseau (privé).

- Entrez le nom du sous-réseau privé.

- Dans Type de sous-réseau, sélectionnez Régional.

- Entrez un bloc IPv4 CIDR pour le sous-réseau privé.

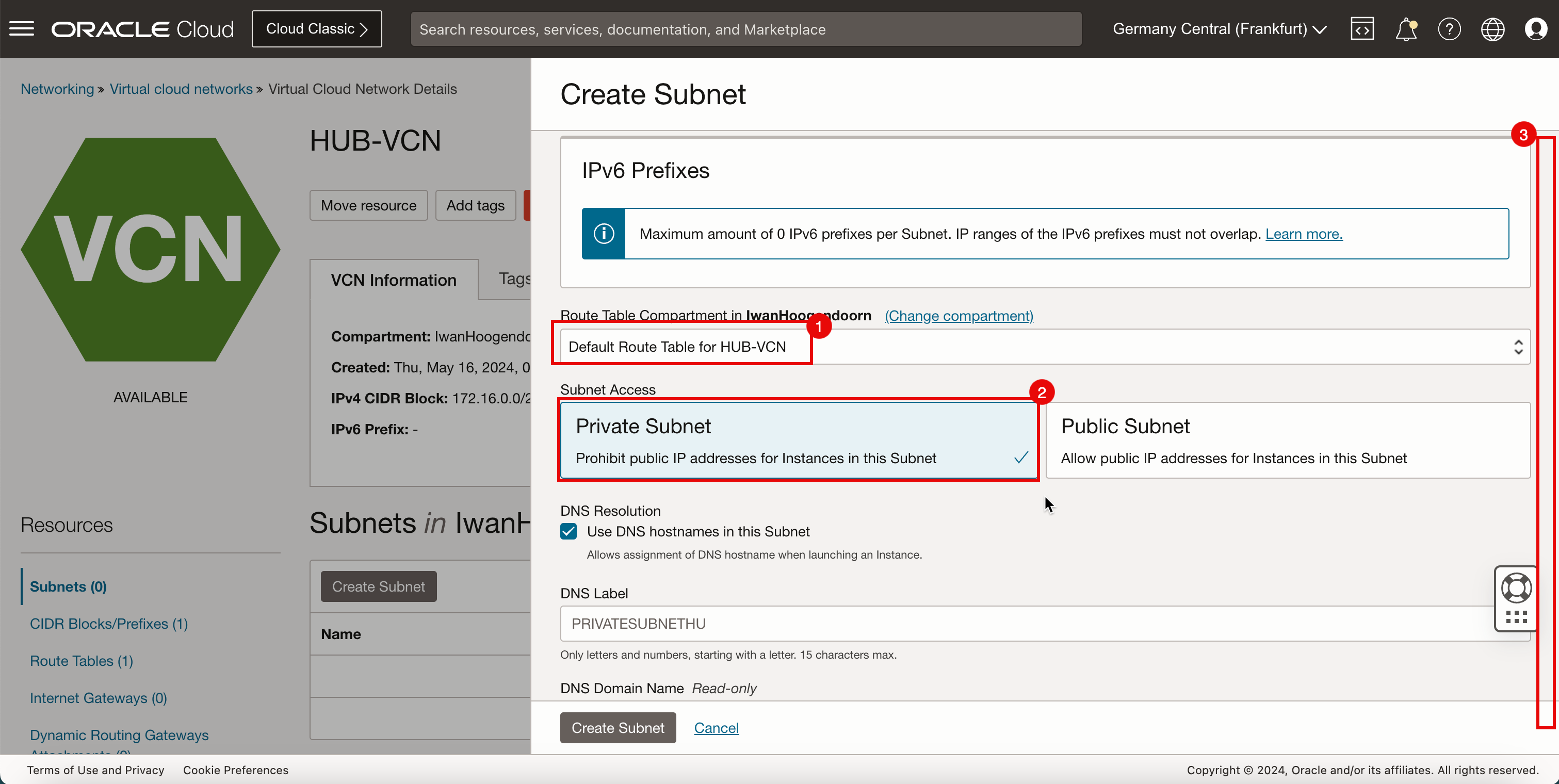

- Faire défiler vers le bas.

- Dans Table de routage, sélectionnez la table de routage par défaut.

- Dans Accès au sous-réseau, sélectionnez un sous-réseau privé.

- Faire défiler vers le bas.

- Dans options DHCP, sélectionnez les options DHCP par défaut.

- Dans Liste de sécurité, sélectionnez la liste par défaut.

- Cliquez sur Créer un sous-réseau.

-

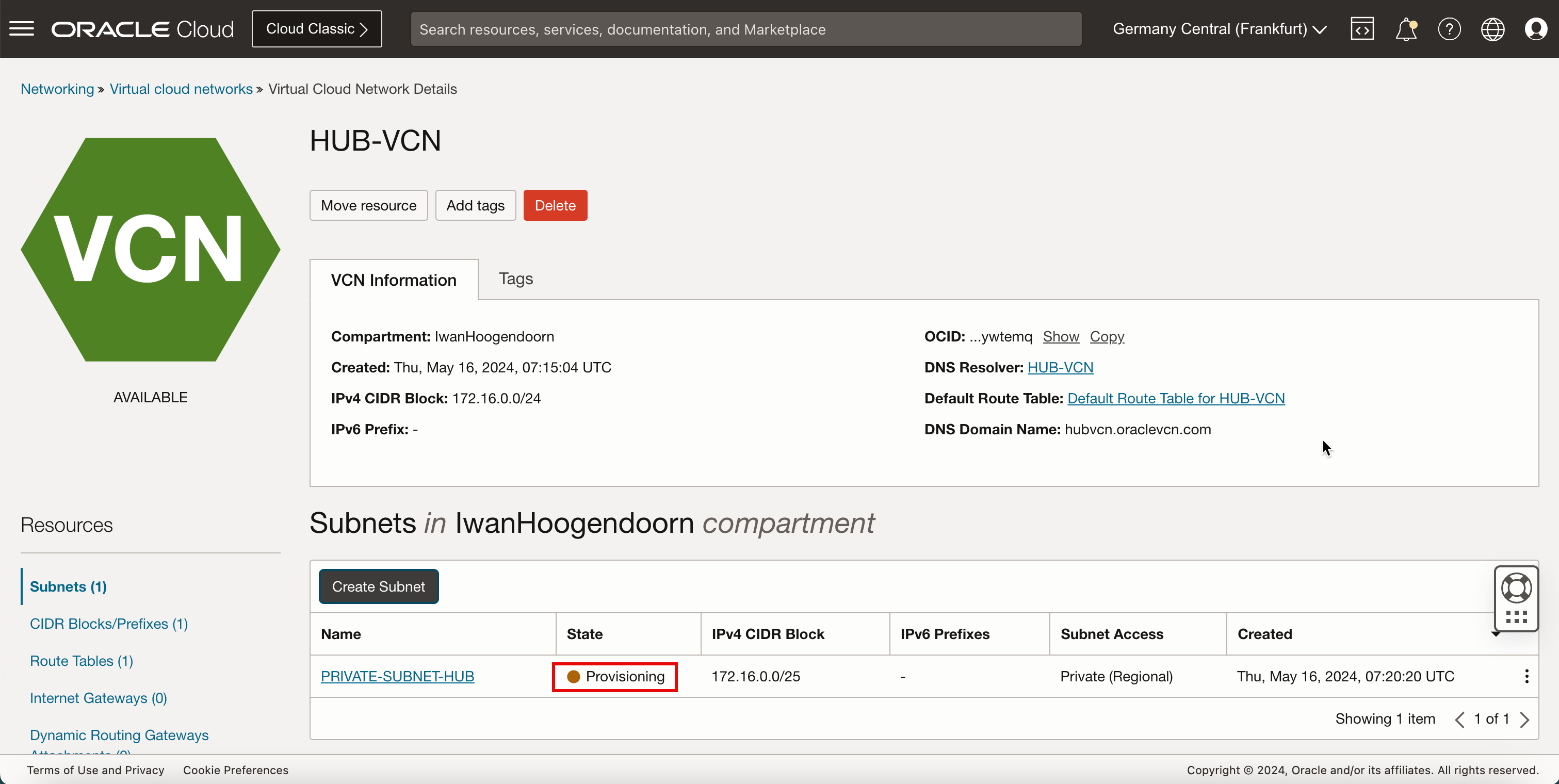

Notez que l'état est réglé à Provisionnement.

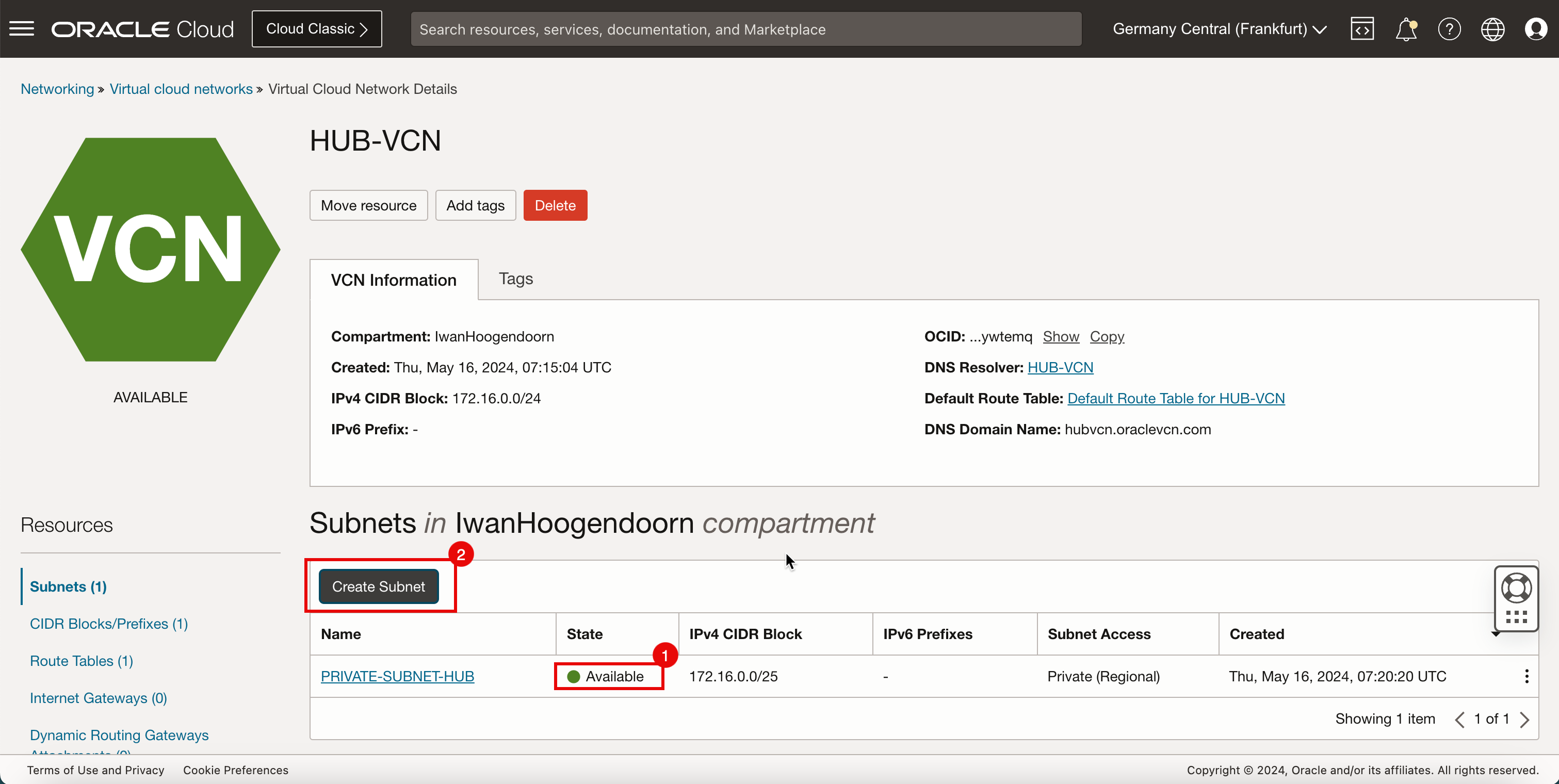

- Après quelques minutes, l'état passe à Disponible.

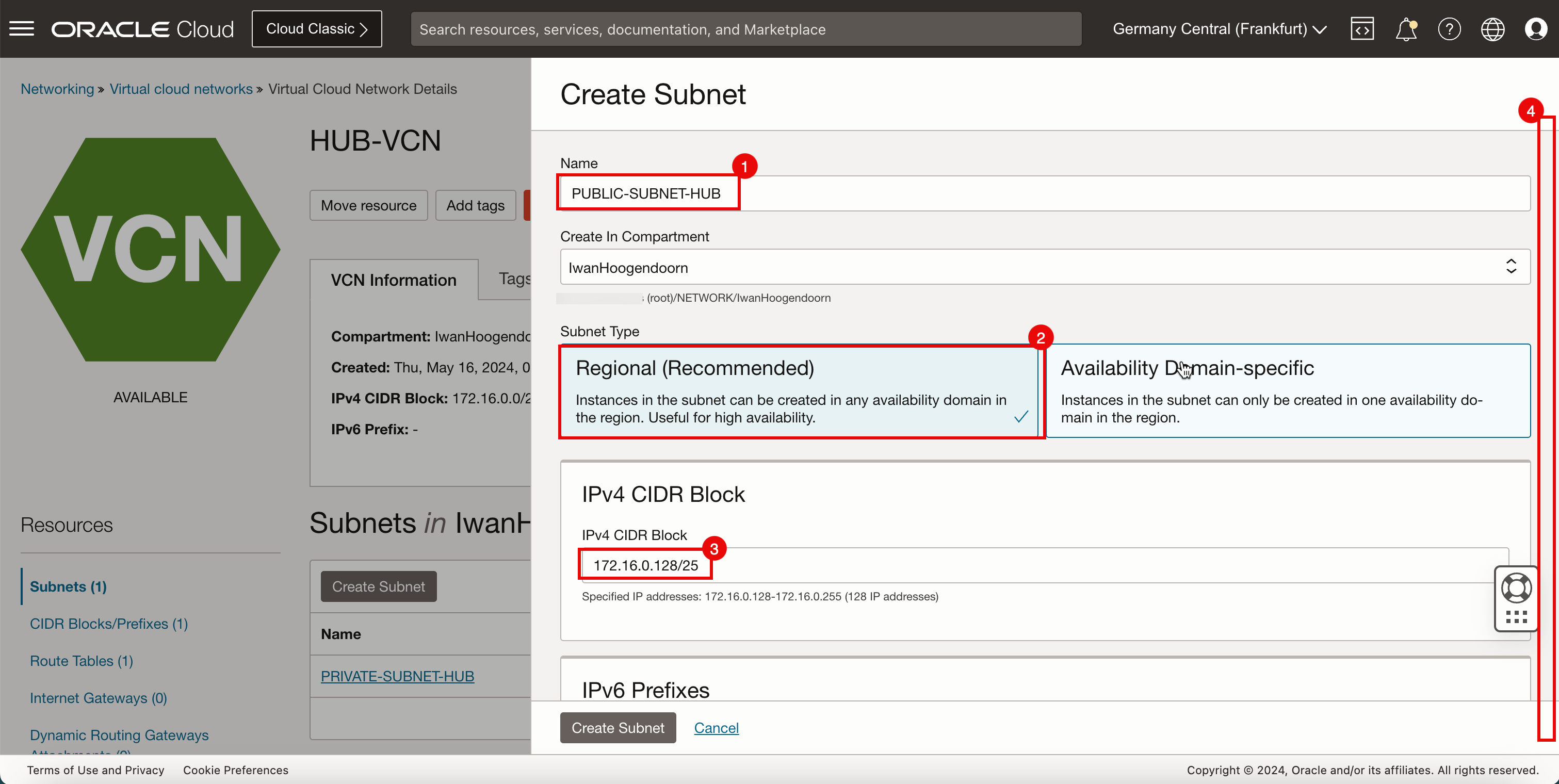

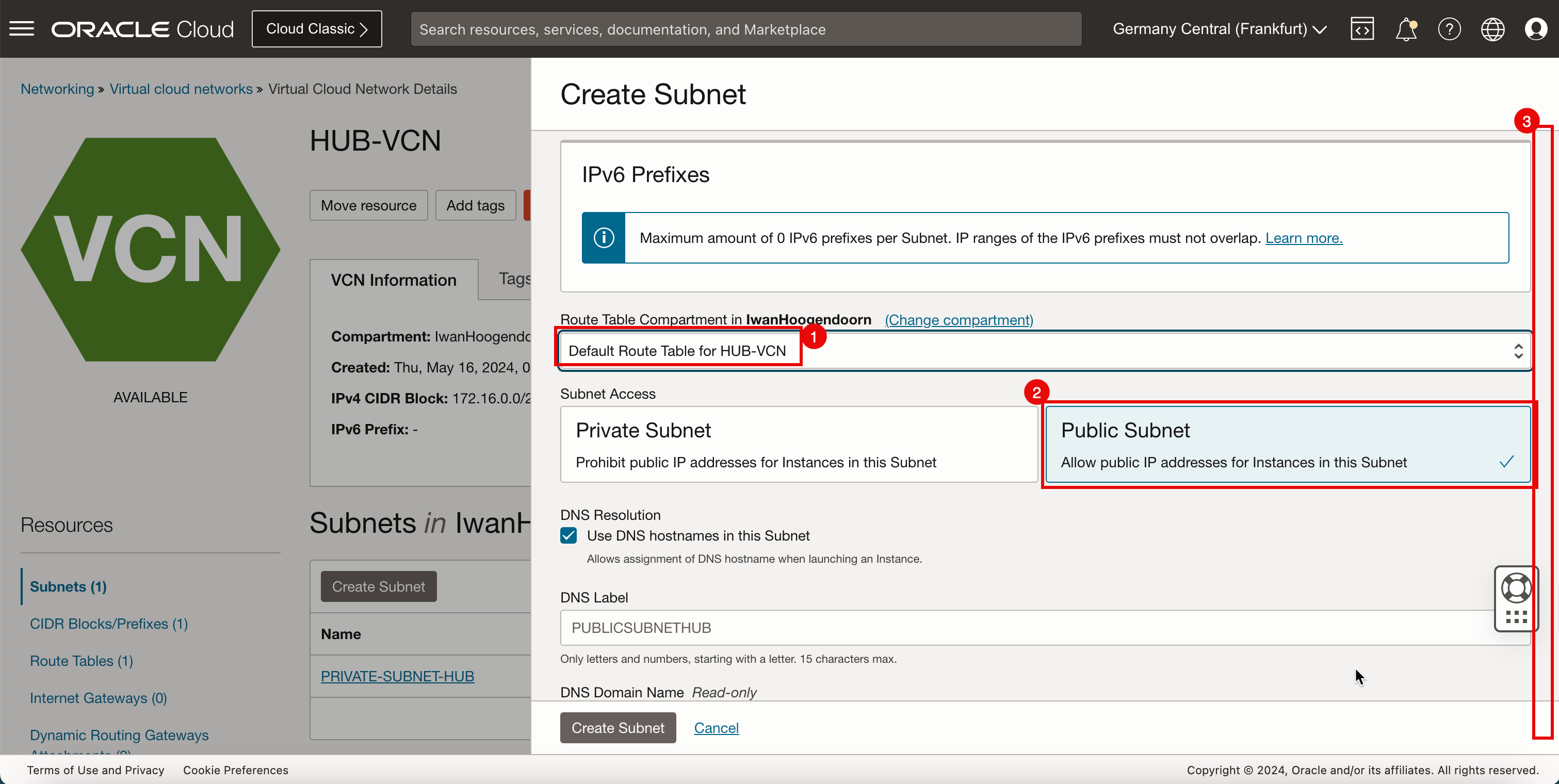

- Cliquez sur Créer un sous-réseau pour créer le deuxième sous-réseau (public).

- Entrez le nom du sous-réseau privé.

- Dans Type de sous-réseau, sélectionnez Régional.

- Entrez un bloc IPv4 CIDR pour le sous-réseau public.

- Faire défiler vers le bas.

- Dans Table de routage, sélectionnez la table de routage par défaut.

- Dans Accès au sous-réseau, sélectionnez un sous-réseau public.

- Faire défiler vers le bas.

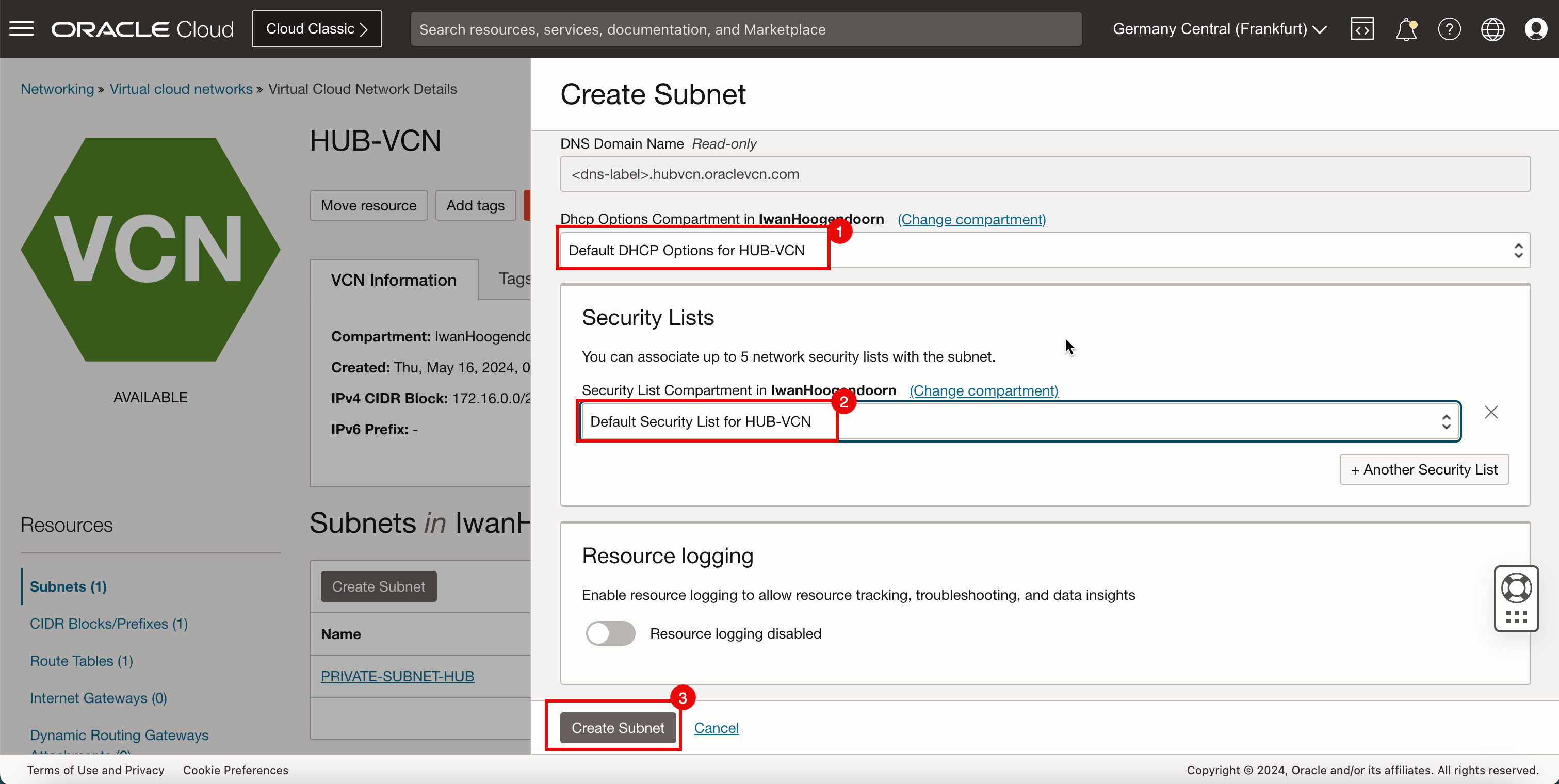

- Dans options DHCP, sélectionnez les options DHCP par défaut.

- Dans Liste de sécurité, sélectionnez la liste par défaut.

- Cliquez sur Créer un sous-réseau.

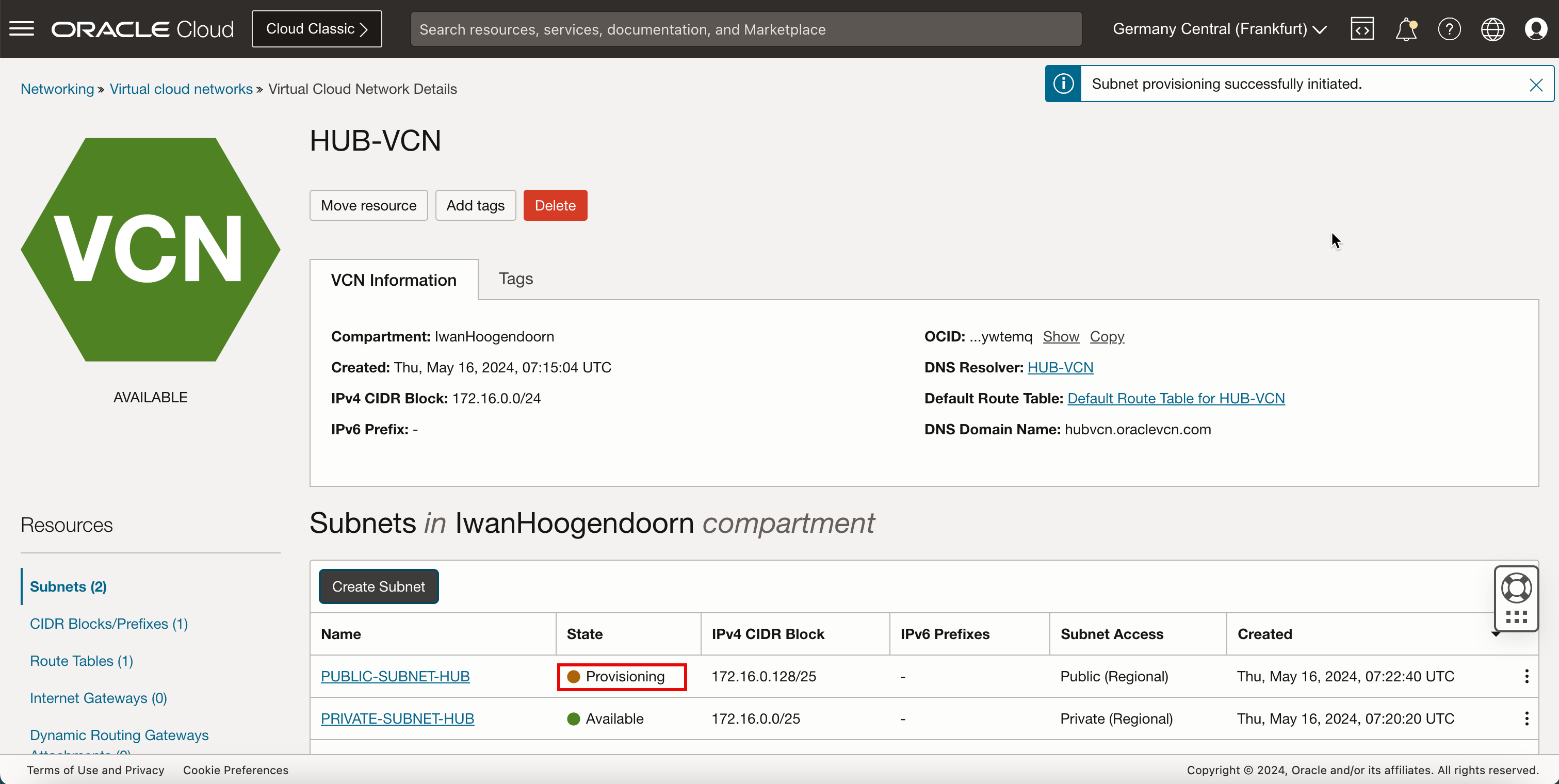

-

Notez que l'état est réglé à Provisionnement.

-

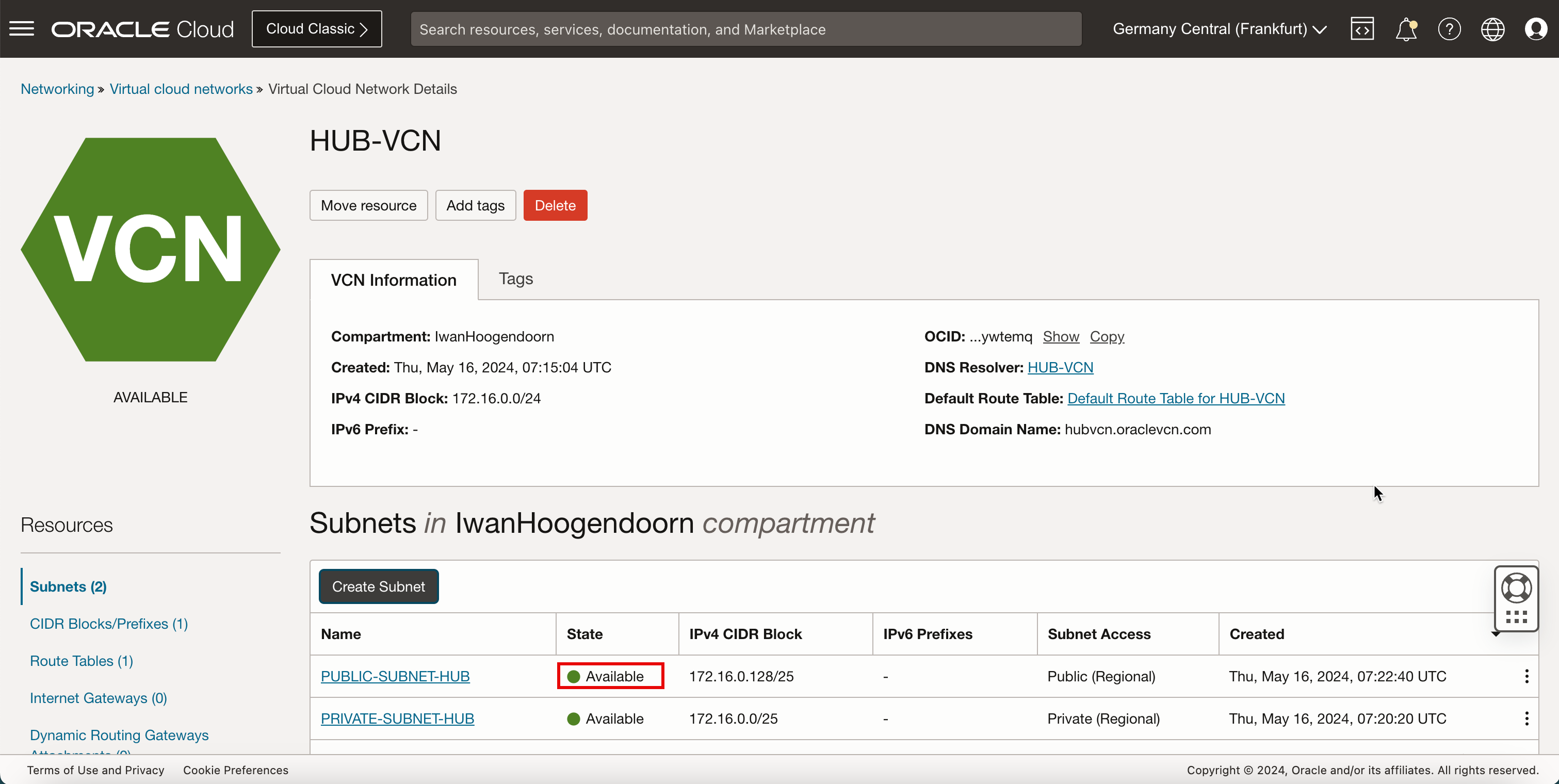

Après quelques minutes, l'état passe à Disponible.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

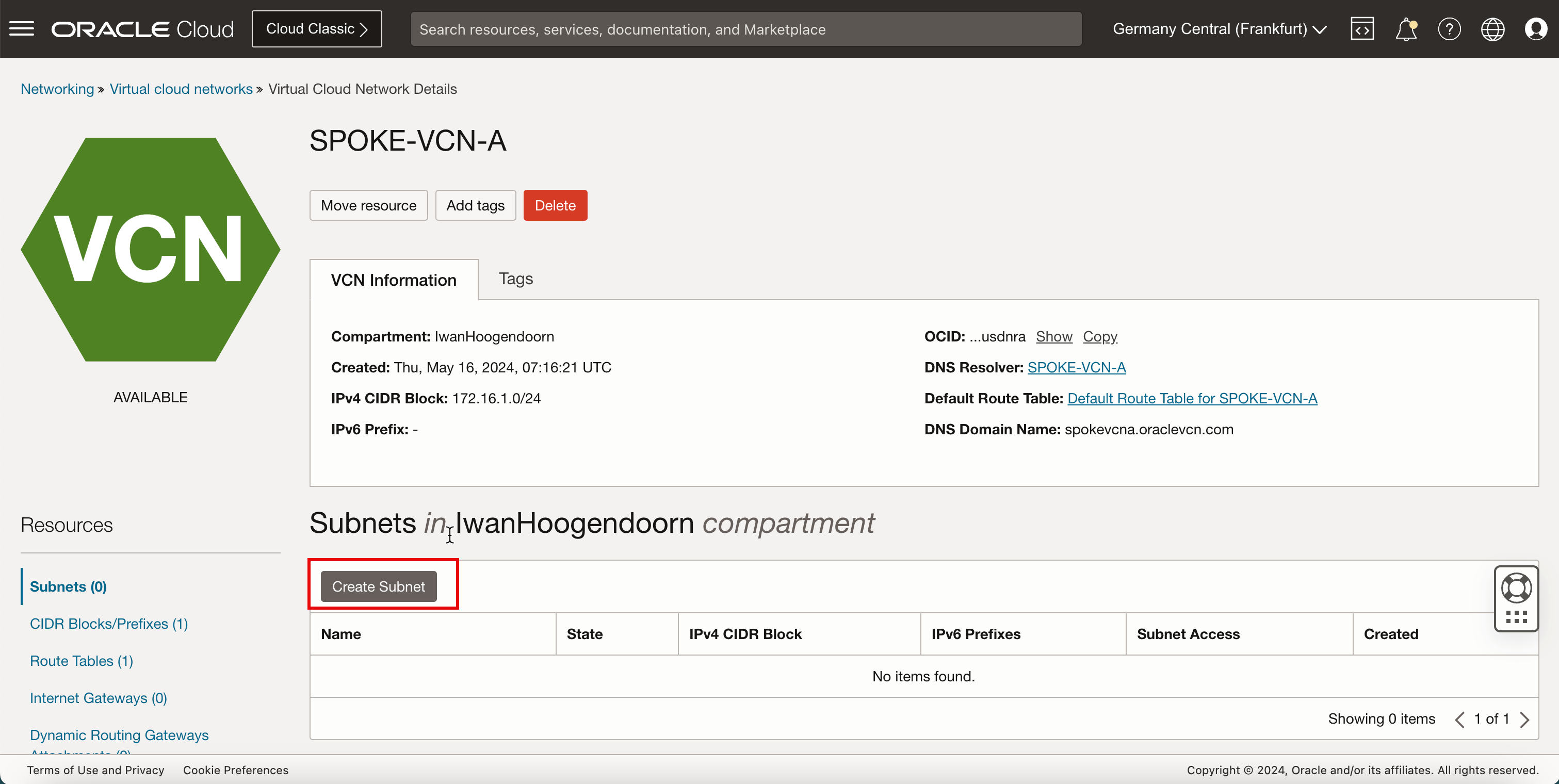

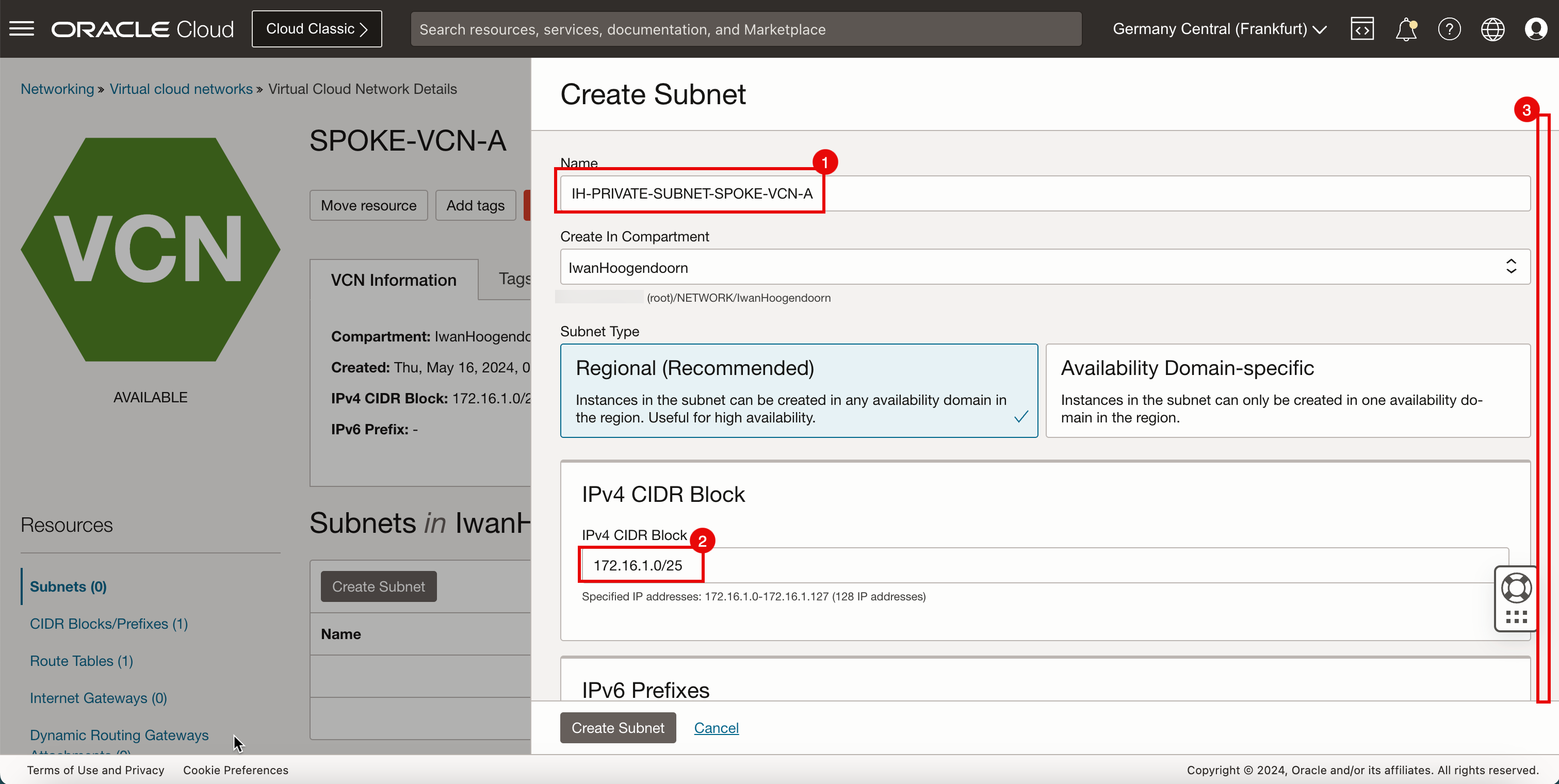

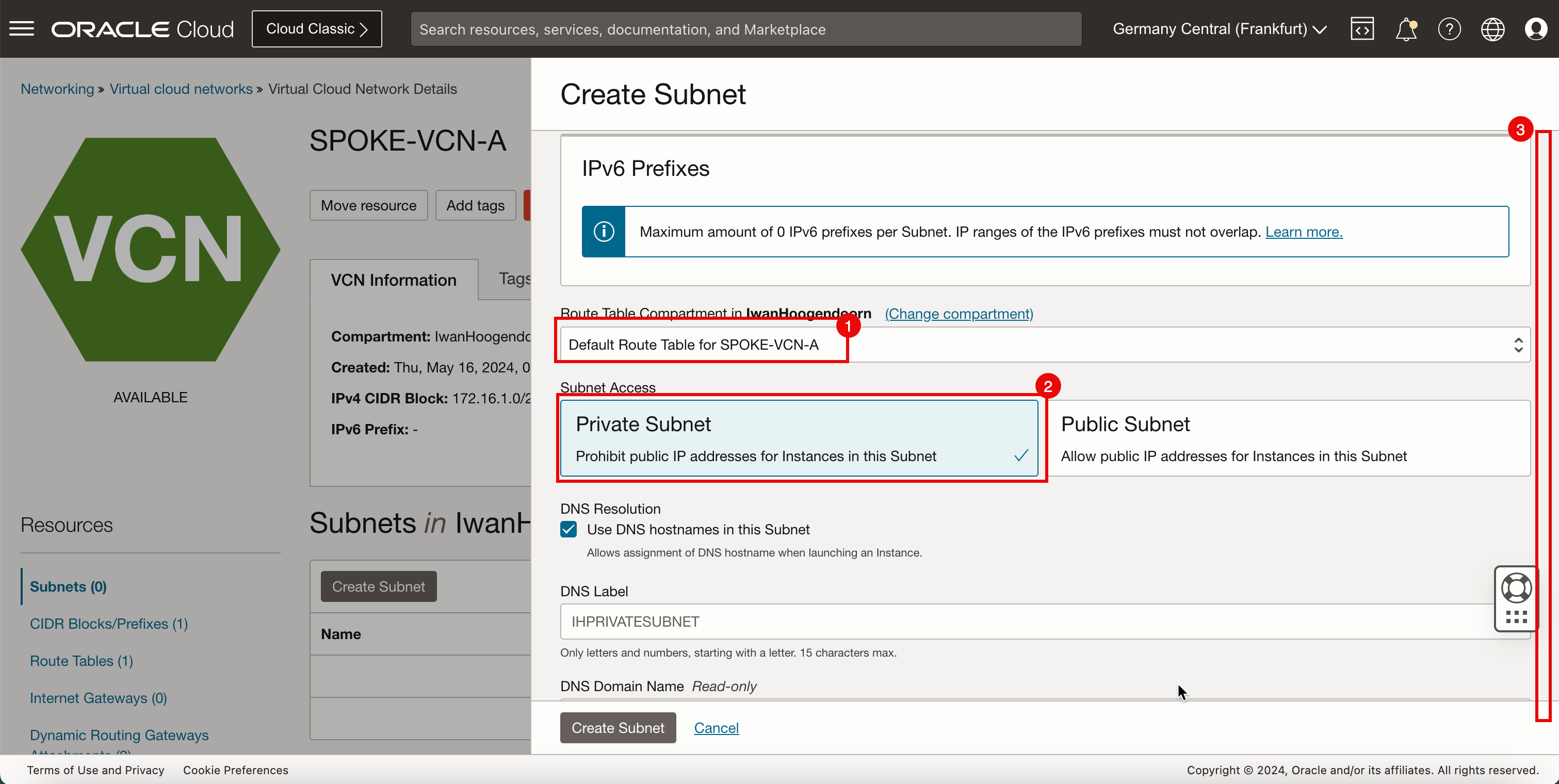

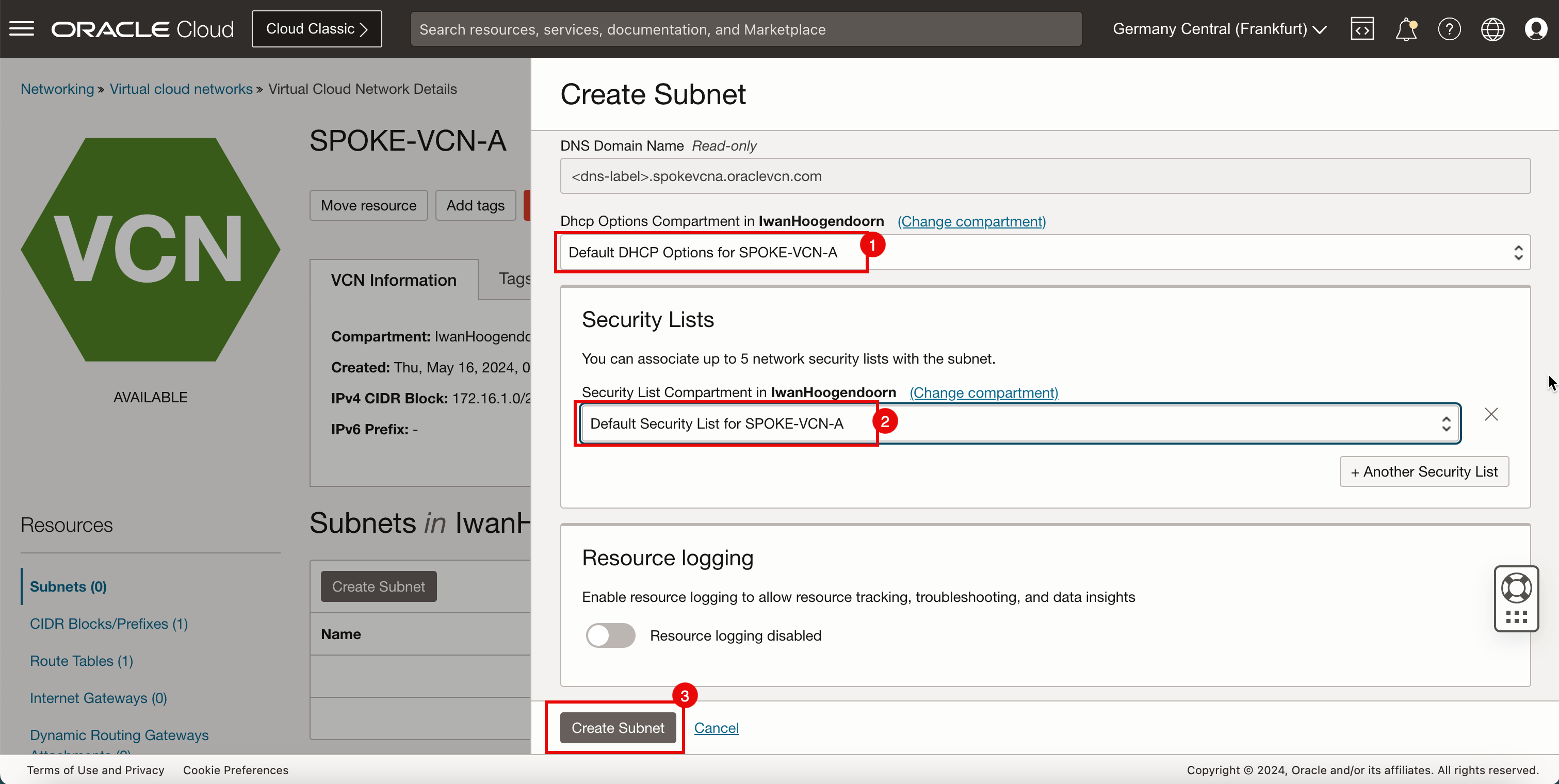

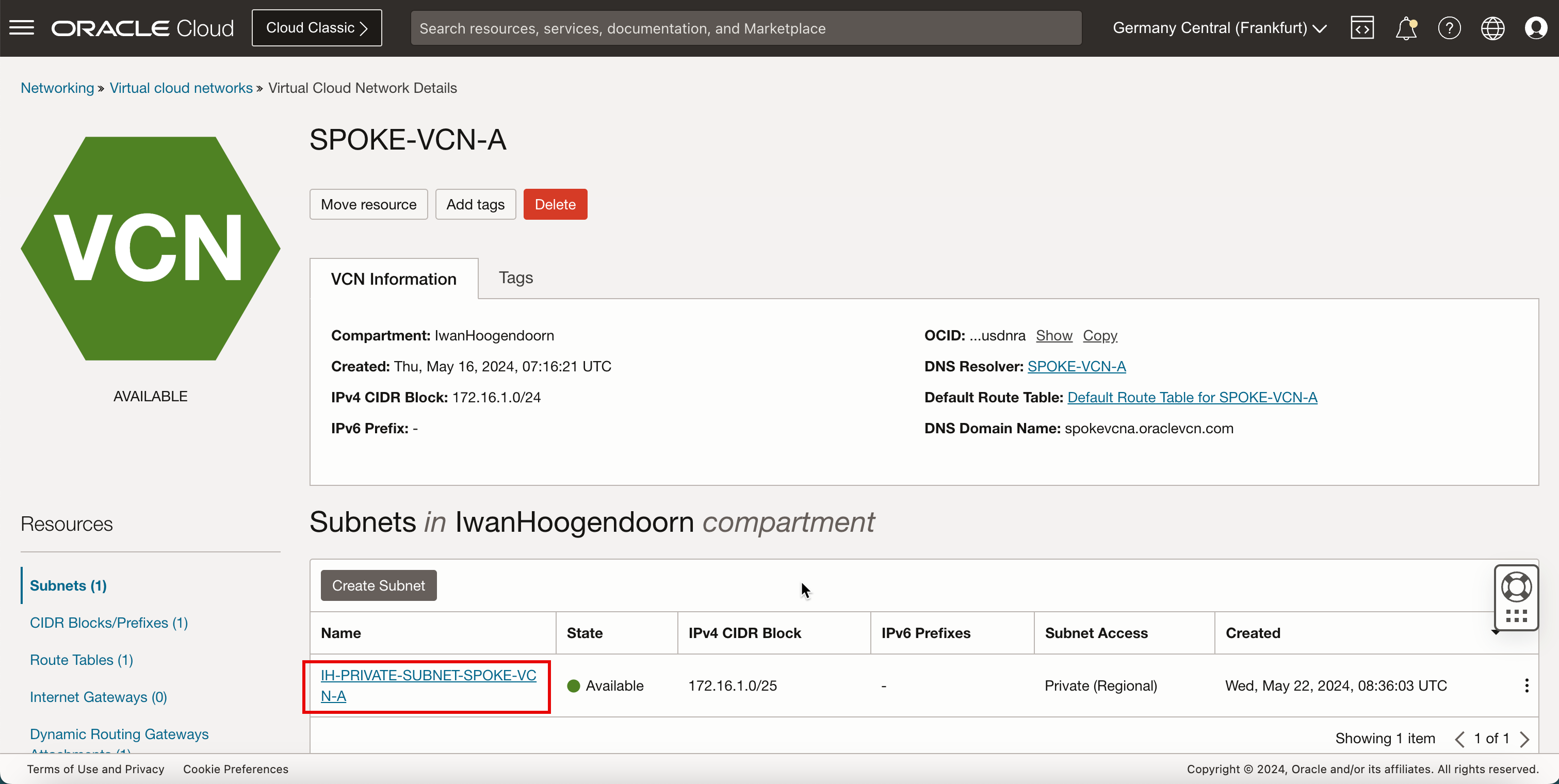

Créer un sous-réseau dans le VCN satellite A

Créez un sous-réseau privé dans le VCN satellite A.

-

Cliquez sur le VCN satellite A.

-

Cliquez sur Créer un sous-réseau pour créer le sous-réseau (privé).

- Entrez le nom du sous-réseau privé.

- Entrez un bloc IPv4 CIDR pour le sous-réseau privé.

- Faire défiler vers le bas.

- Dans Table de routage, sélectionnez la table de routage par défaut.

- Dans Accès au sous-réseau, sélectionnez un sous-réseau privé.

- Faire défiler vers le bas.

- Dans options DHCP, sélectionnez les options DHCP par défaut.

- Dans Liste de sécurité, sélectionnez la liste par défaut.

- Cliquez sur Créer un sous-réseau.

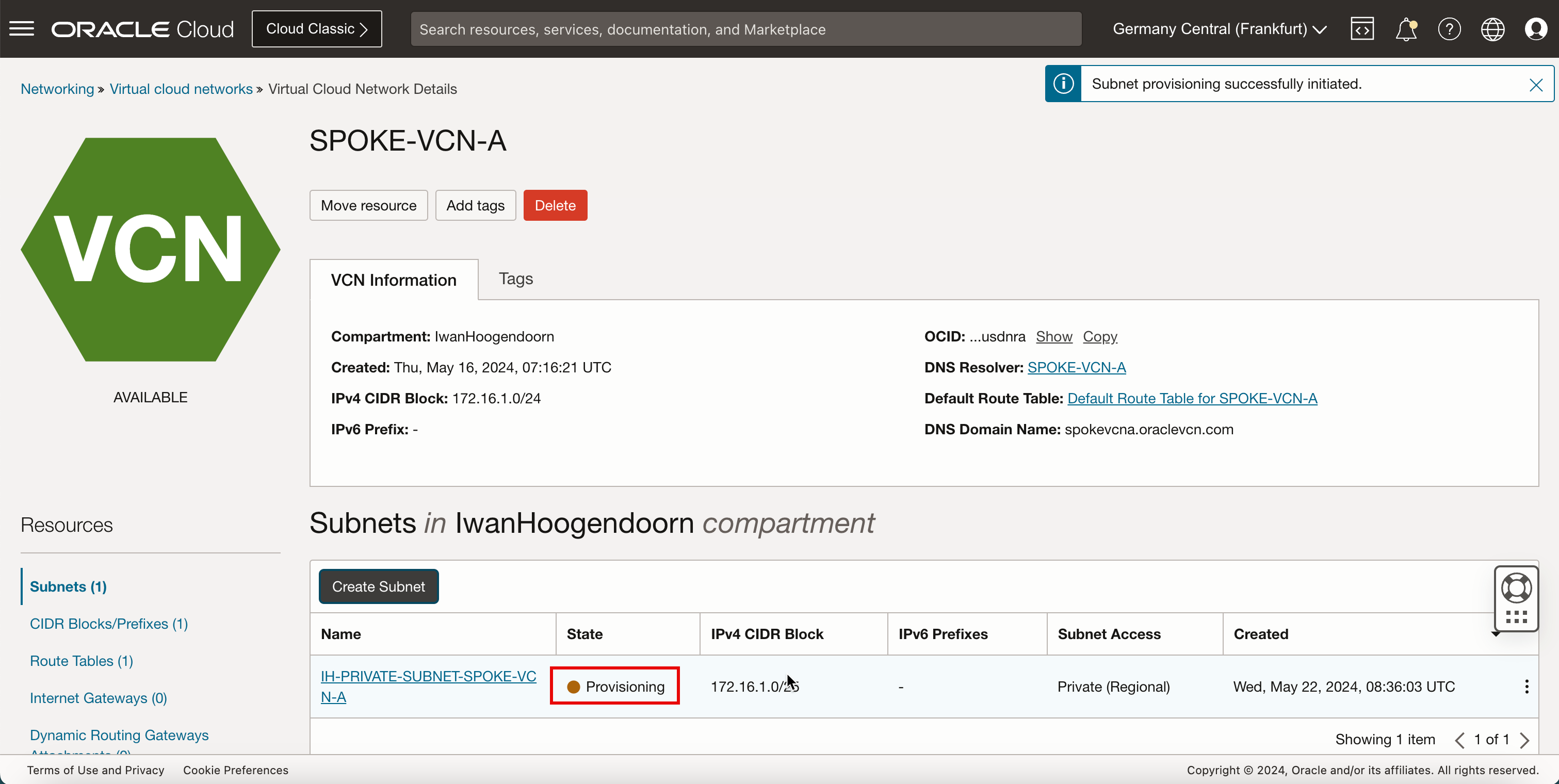

-

Notez que l'état est réglé à Provisionnement.

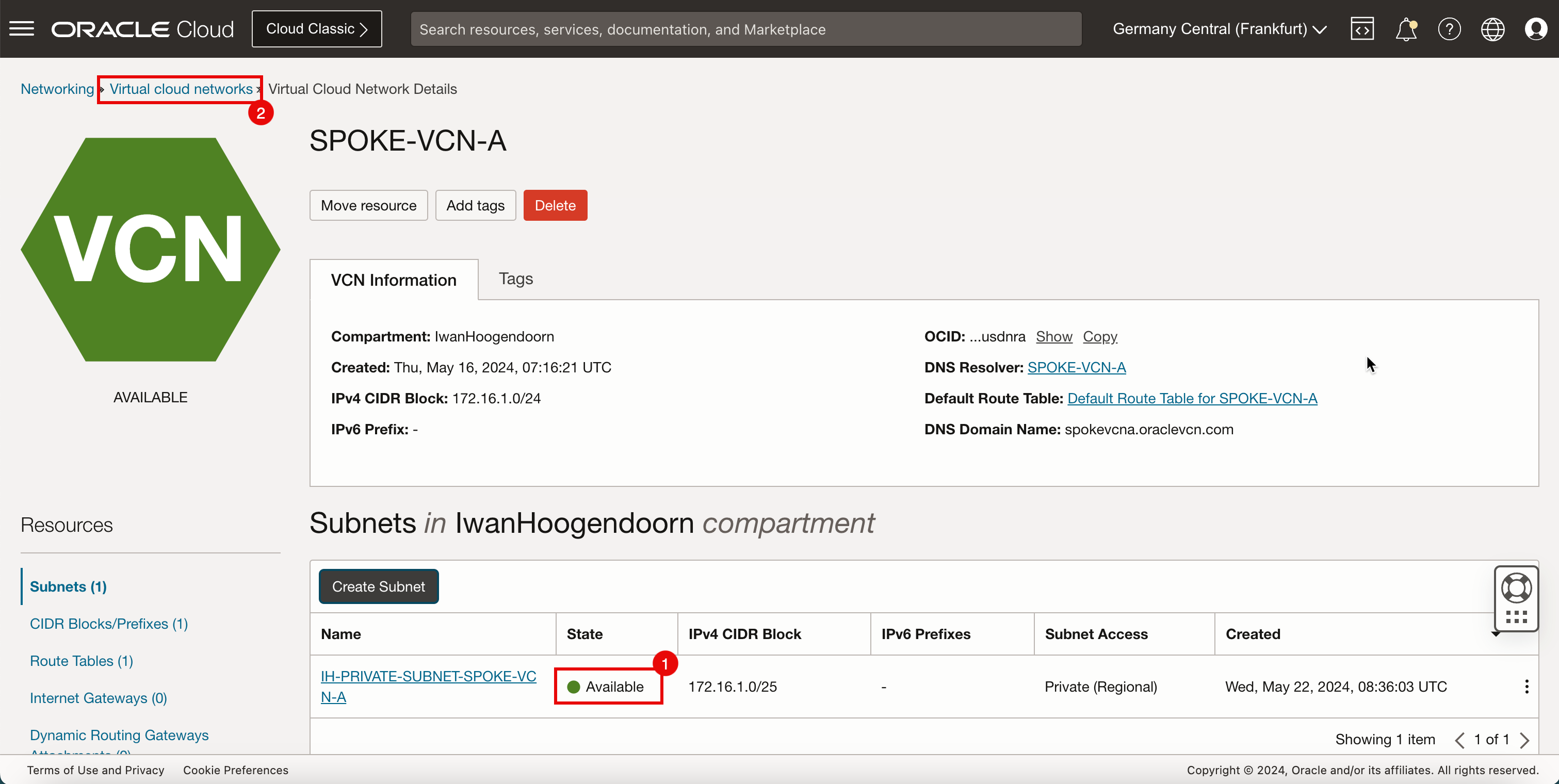

- Notez que l'état passe à Disponible.

- Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

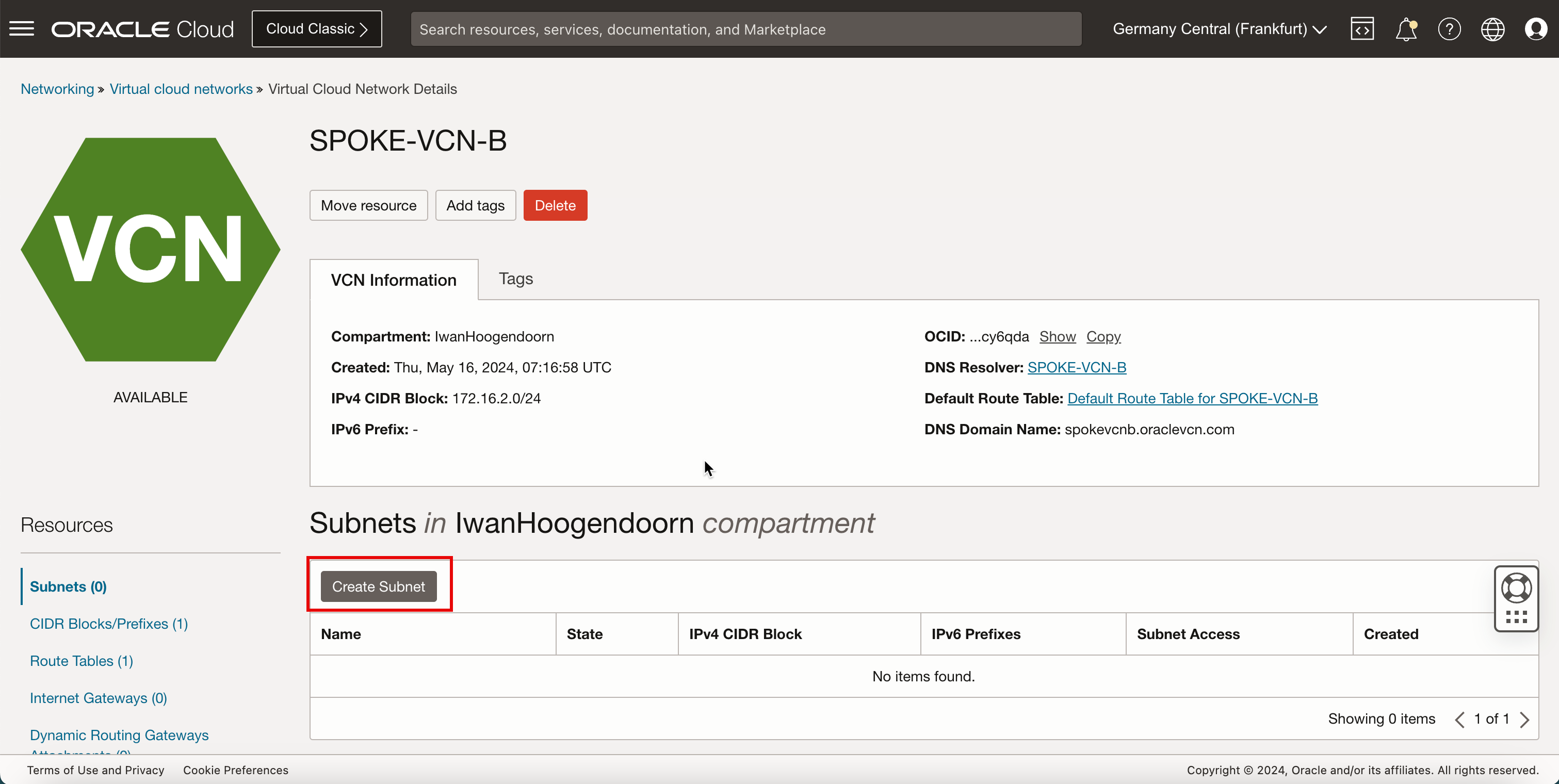

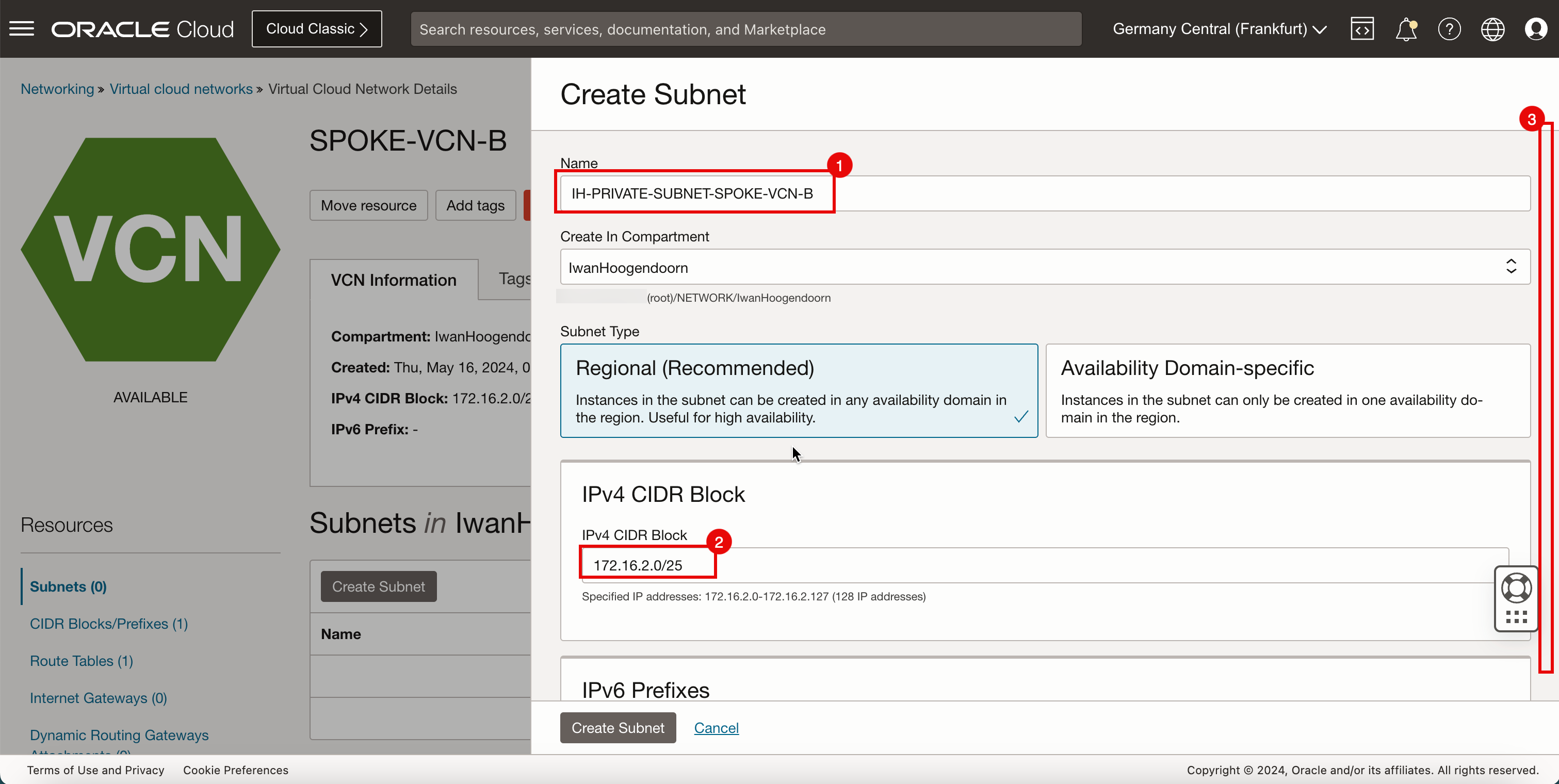

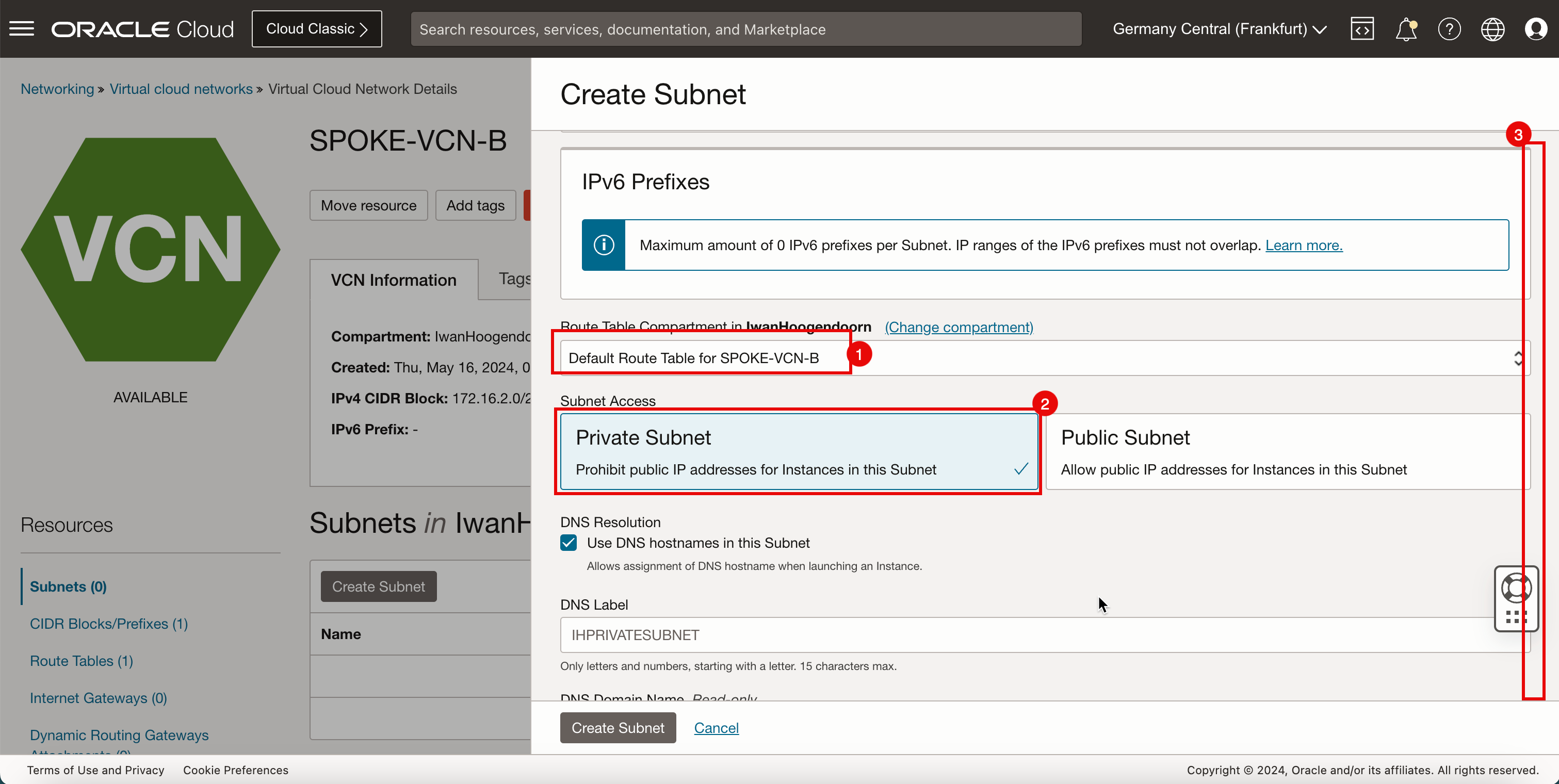

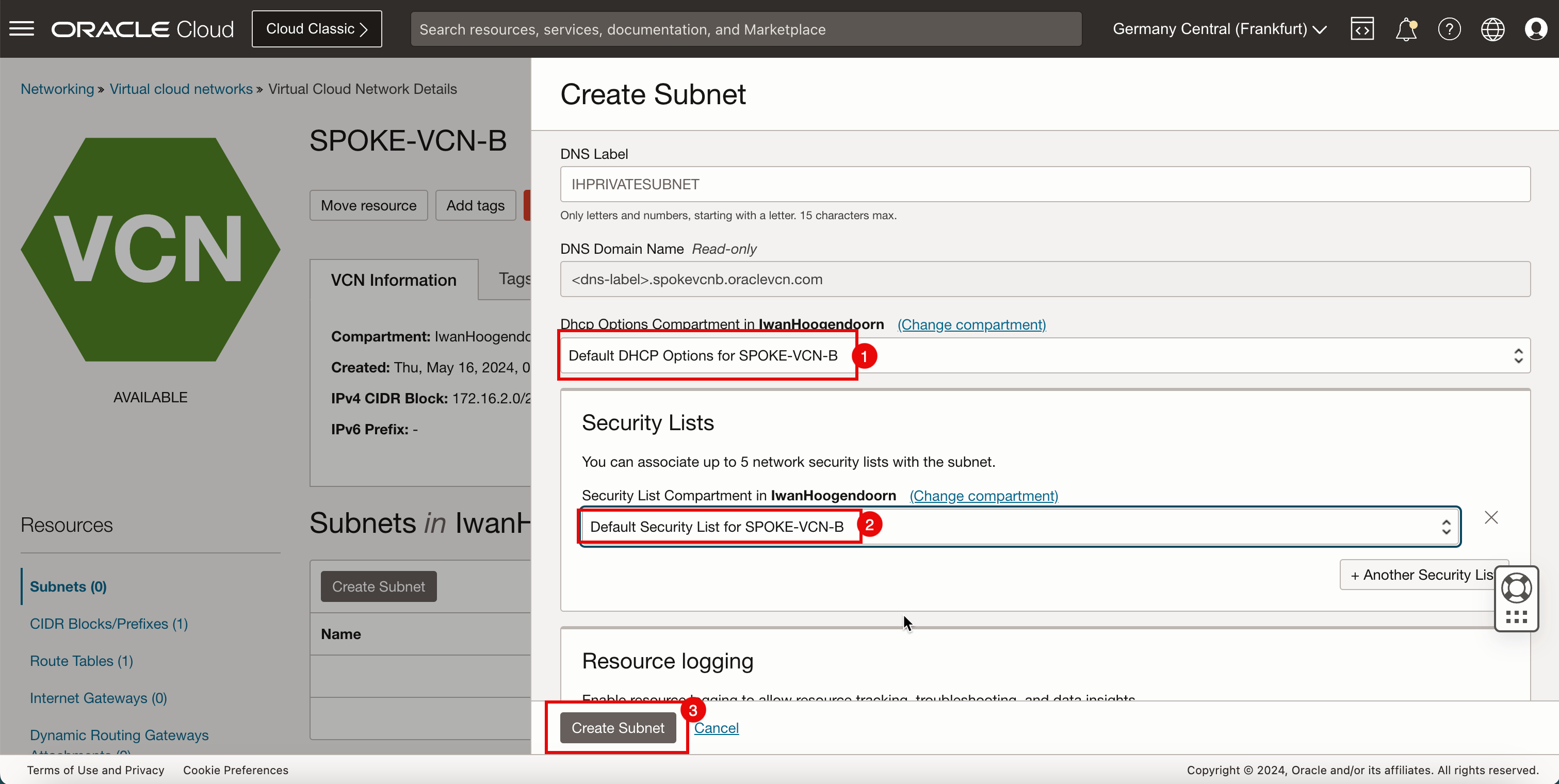

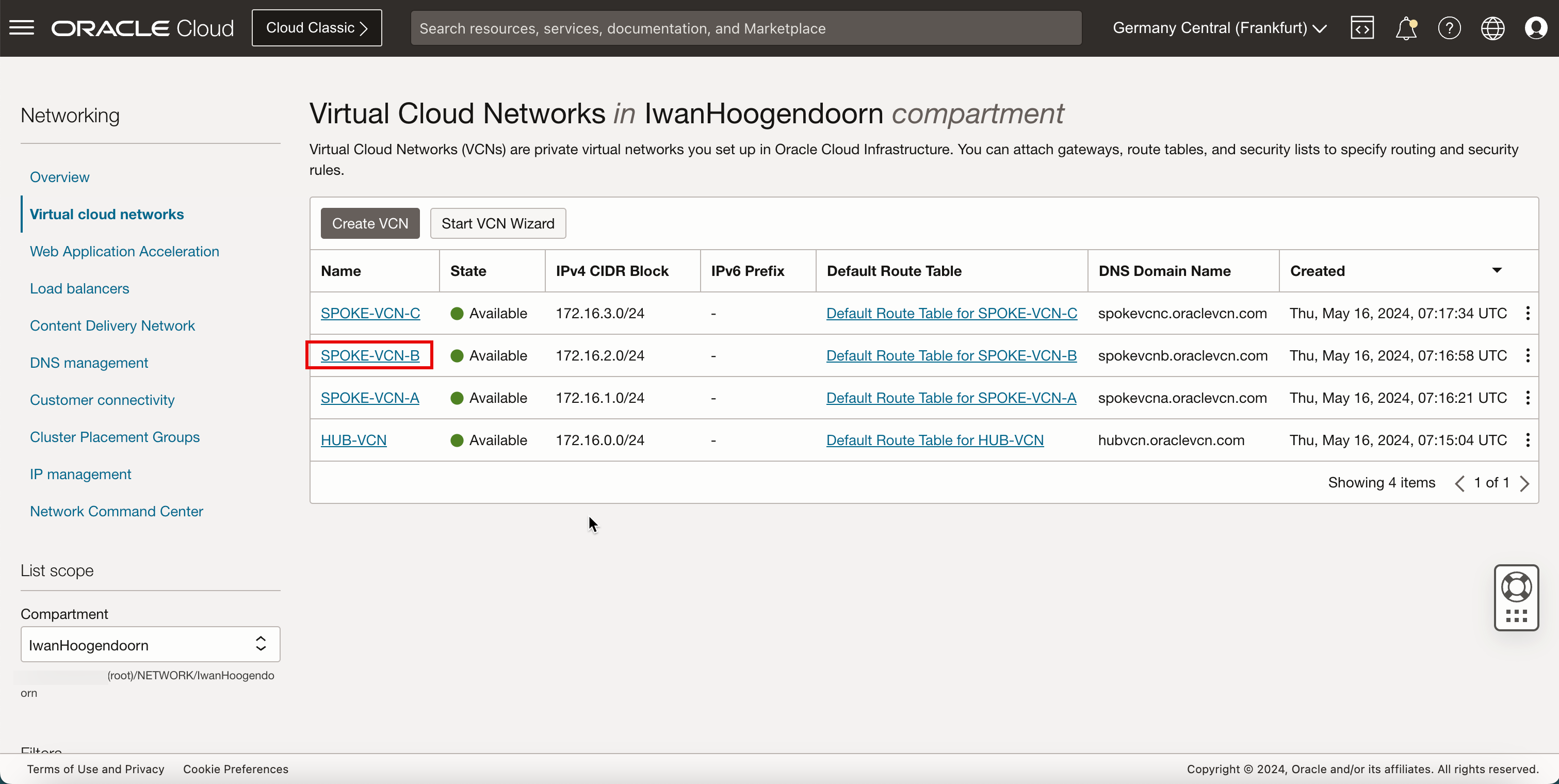

Créer un sous-réseau dans le VCN satellite B

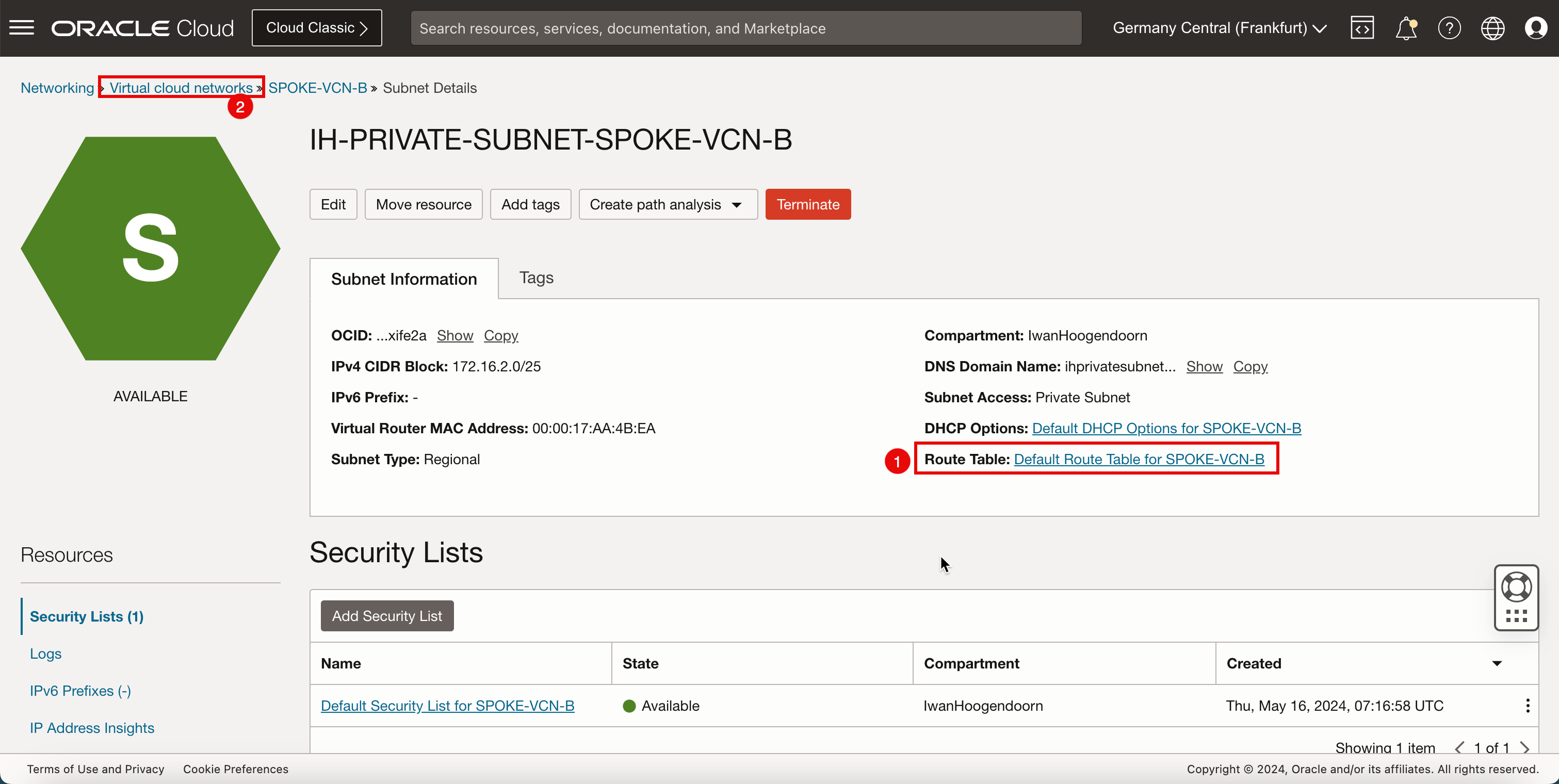

Créez un sous-réseau privé dans le VCN satellite B.

-

Cliquez sur le VCN satellite B.

-

Cliquez sur Créer un sous-réseau pour créer le sous-réseau (privé).

- Entrez le nom du sous-réseau privé.

- Entrez un bloc IPv4 CIDR pour le sous-réseau privé.

- Faire défiler vers le bas.

- Dans Table de routage, sélectionnez la table de routage par défaut.

- Dans Accès au sous-réseau, sélectionnez un sous-réseau privé.

- Faire défiler vers le bas.

- Dans options DHCP, sélectionnez les options DHCP par défaut.

- Dans Liste de sécurité, sélectionnez la liste par défaut.

- Cliquez sur Créer un sous-réseau.

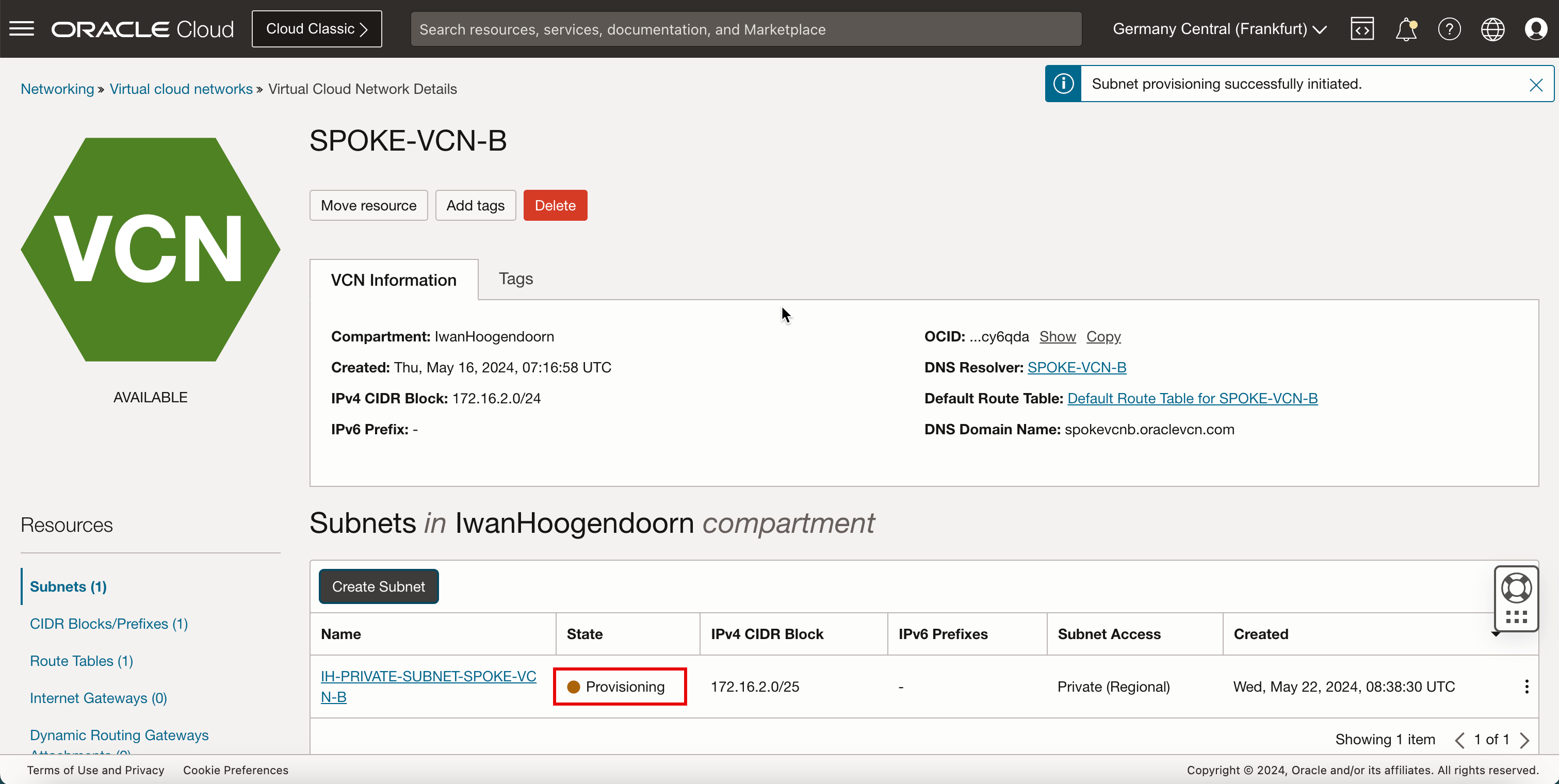

-

Notez que l'état est réglé à Provisionnement.

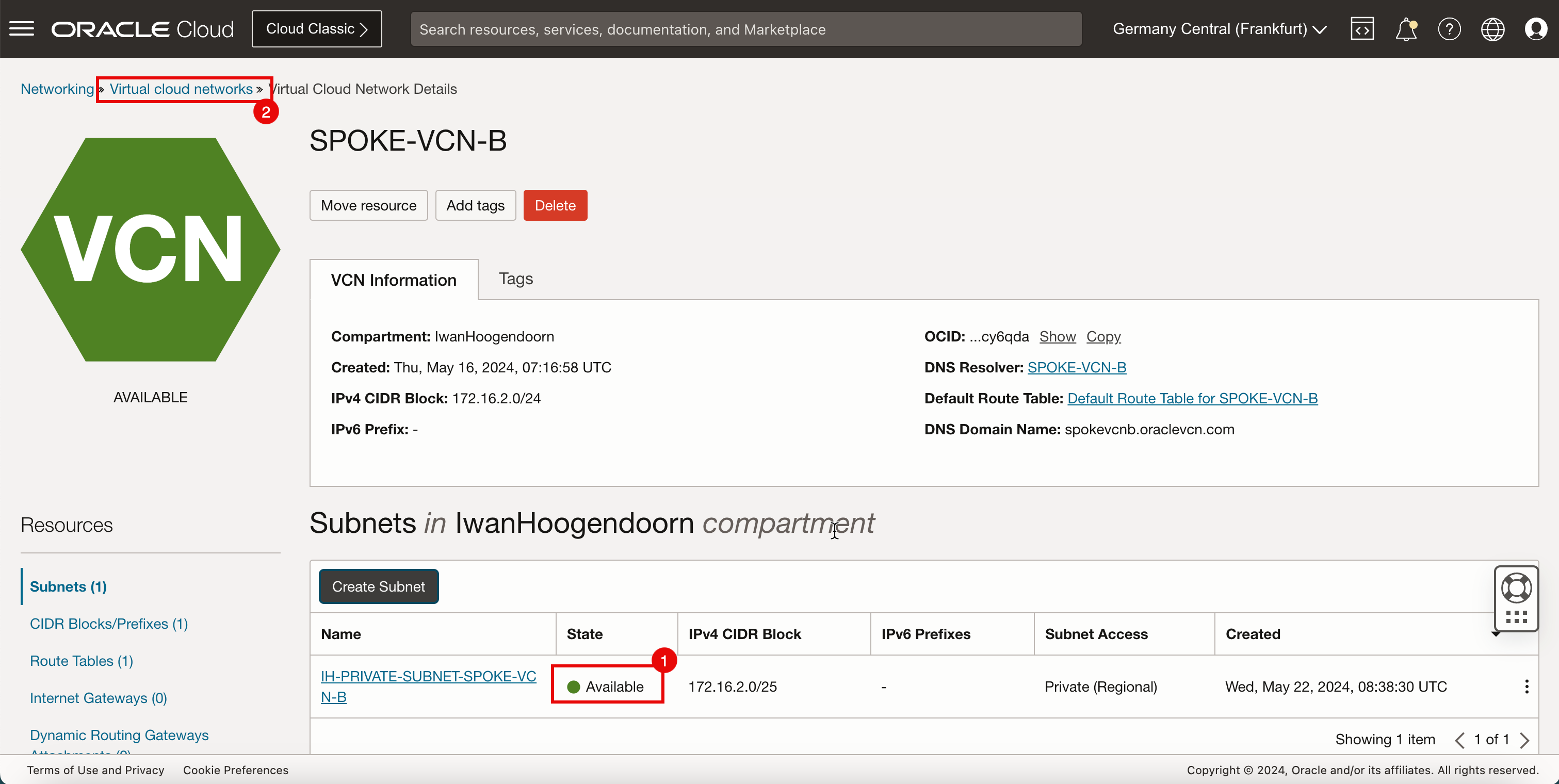

- Notez que l'état passe à Disponible.

- Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

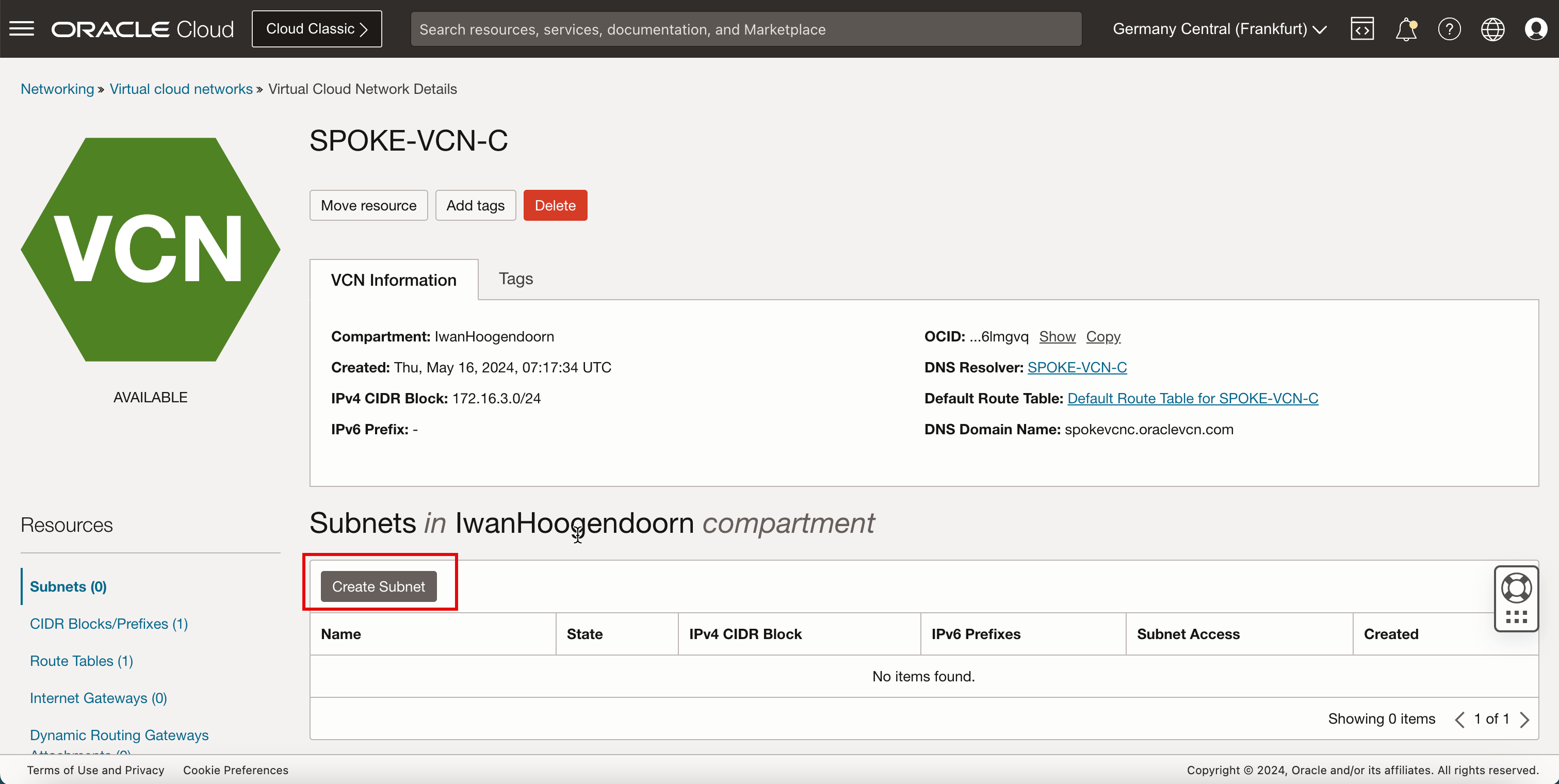

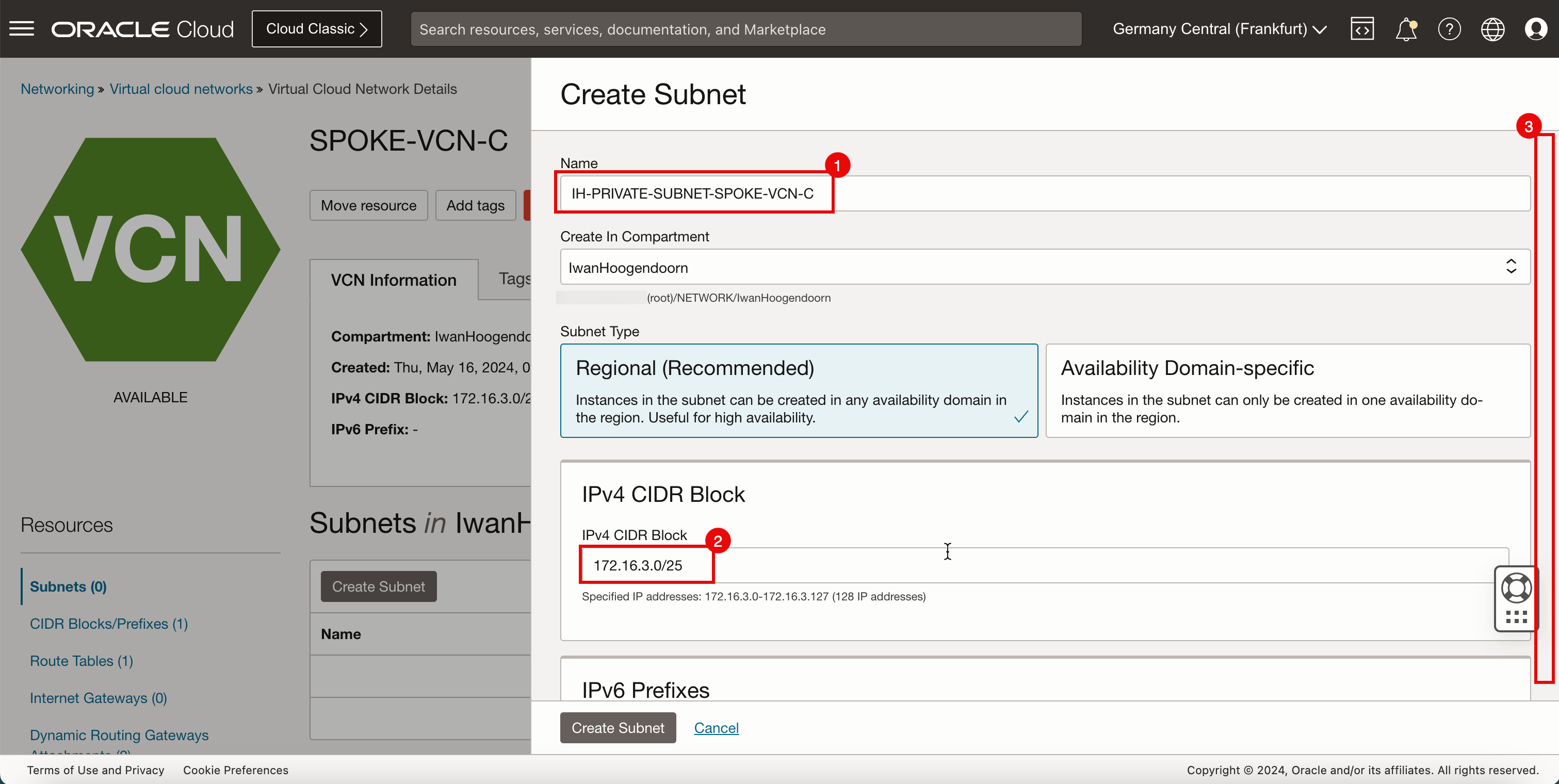

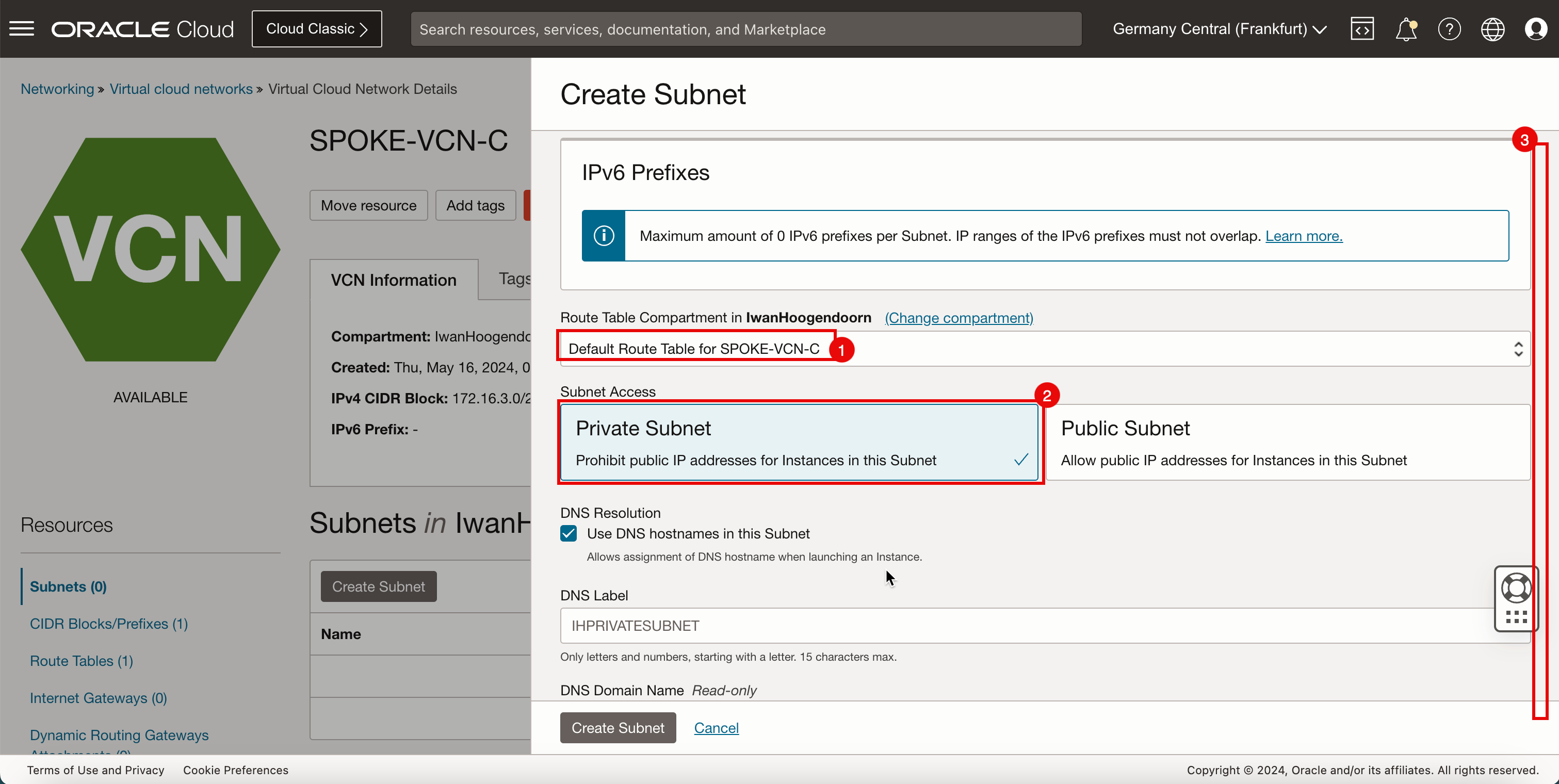

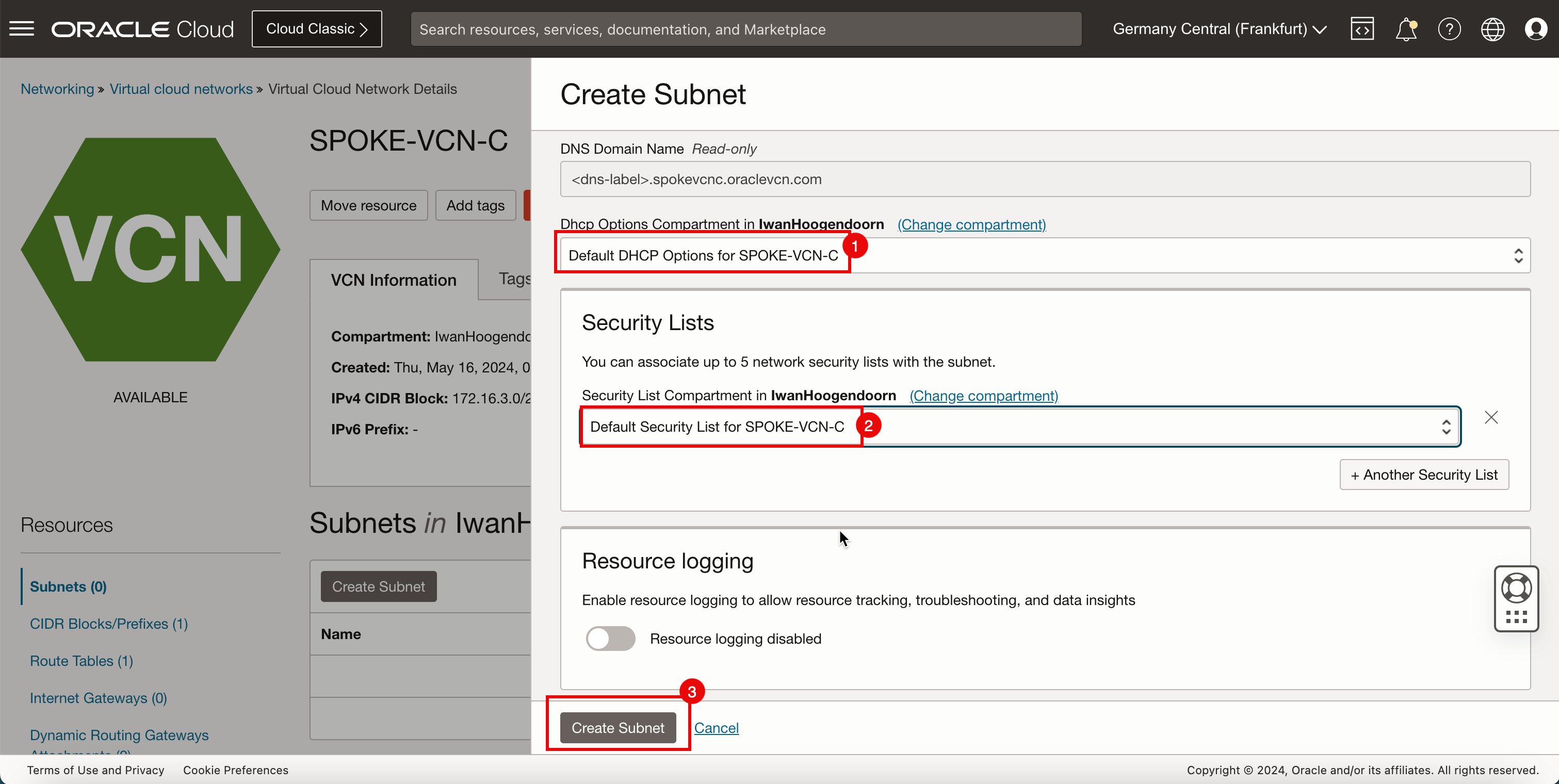

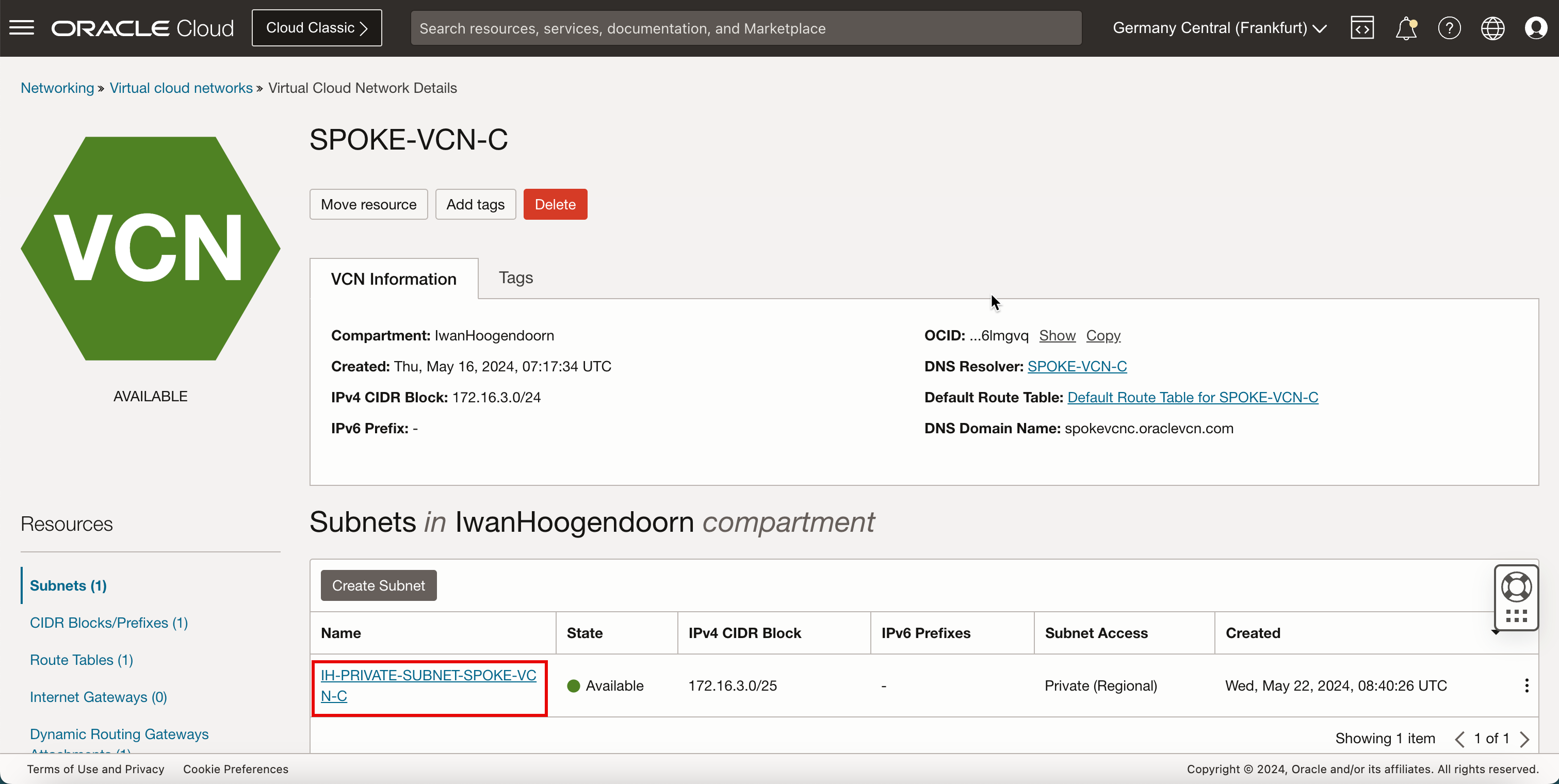

Créer un sous-réseau dans le VCN central C

Créez un sous-réseau privé dans le VCN satellite C.

-

Cliquez sur le VCN satellite C.

-

Cliquez sur Créer un sous-réseau pour créer le sous-réseau (privé).

- Entrez le nom du sous-réseau privé.

- Entrez un bloc IPv4 CIDR pour le sous-réseau privé.

- Faire défiler vers le bas.

- Dans Table de routage, sélectionnez la table de routage par défaut.

- Dans Accès au sous-réseau, sélectionnez un sous-réseau privé.

- Faire défiler vers le bas.

- Dans options DHCP, sélectionnez les options DHCP par défaut.

- Dans Liste de sécurité, sélectionnez la liste par défaut.

- Cliquez sur Créer un sous-réseau.

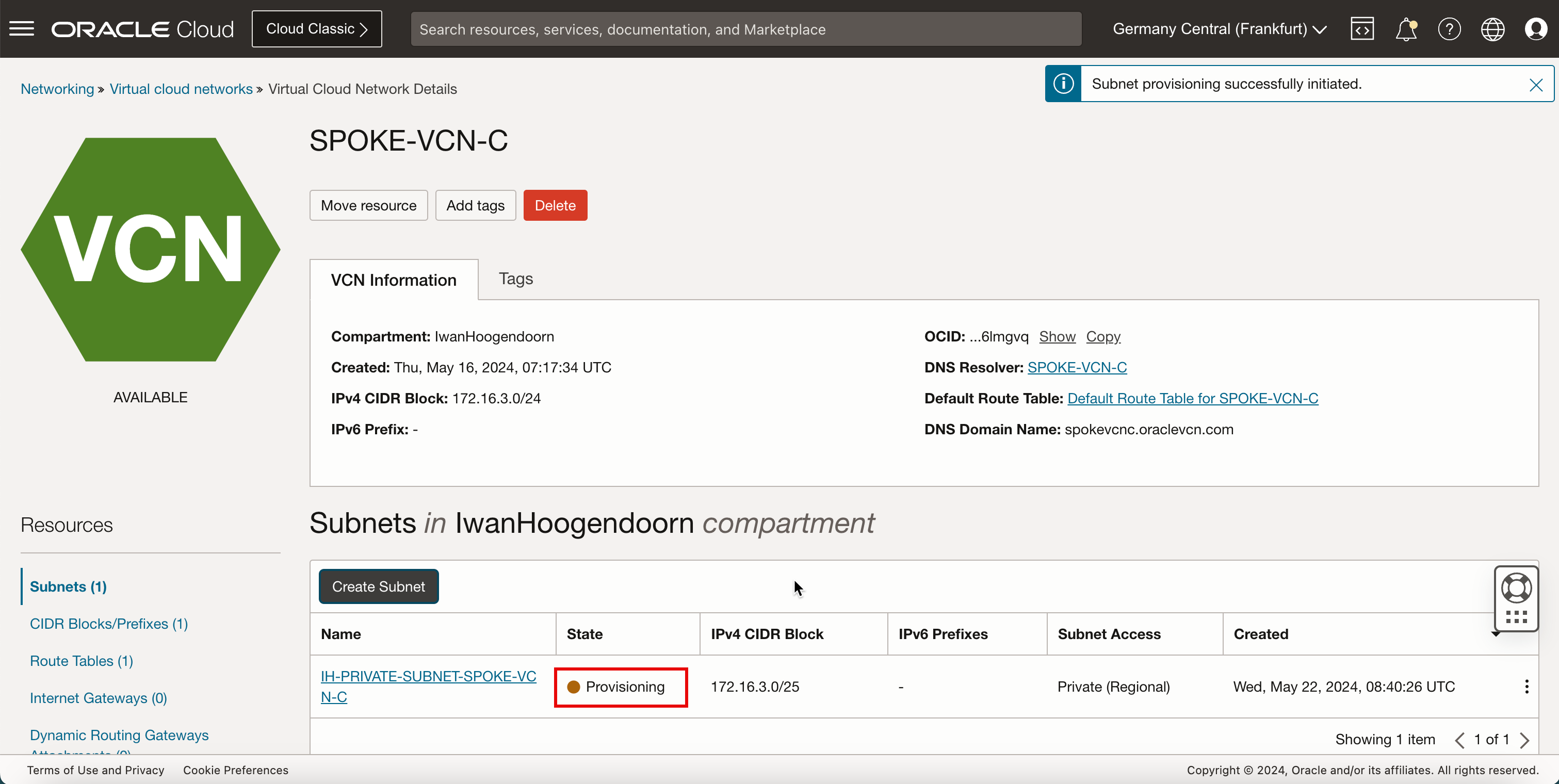

-

Notez que l'état est réglé à Provisionnement.

-

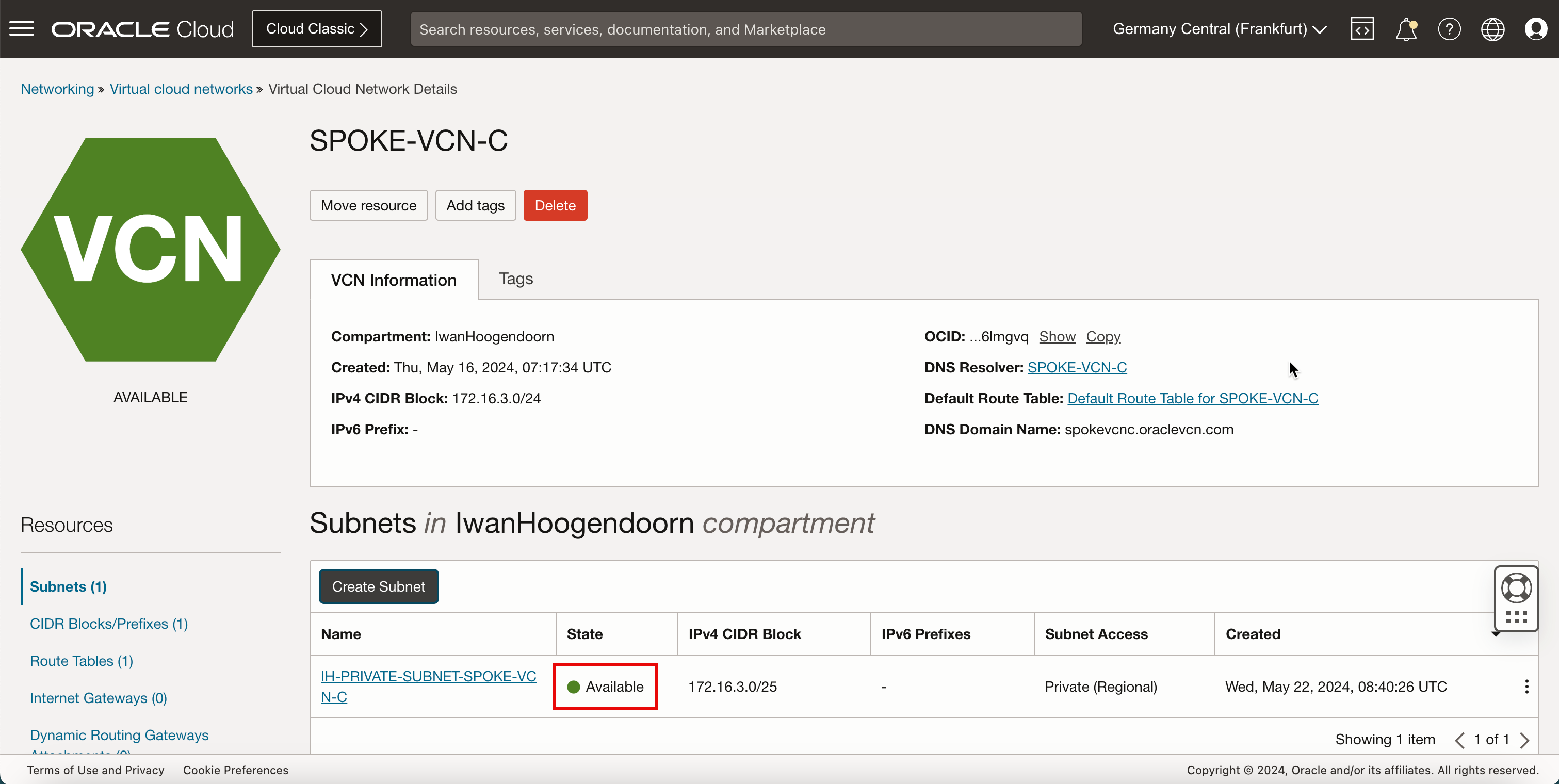

Notez que l'état passe à Disponible.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

Tâche 3 : Créer une passerelle de routage dynamique (DRG), une passerelle Internet et une passerelle NAT dans le VCN central

Créez une passerelle DRG qui sera utilisée pour acheminer le trafic entre les réseaux en nuage virtuels. Nous devons également créer une passerelle Internet et une passerelle NAT pour notre accès à Internet.

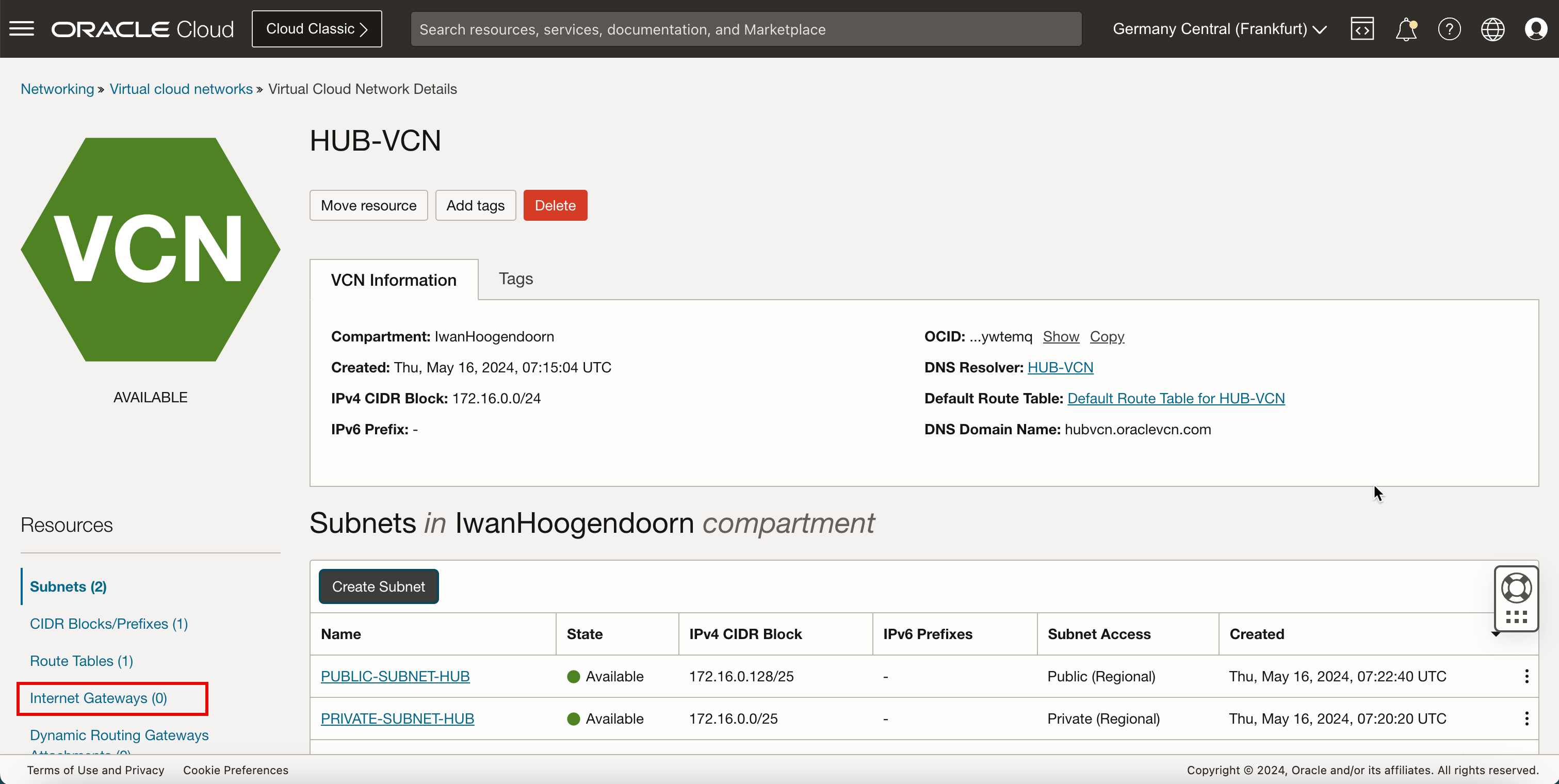

-

Cliquez sur le VCN central.

-

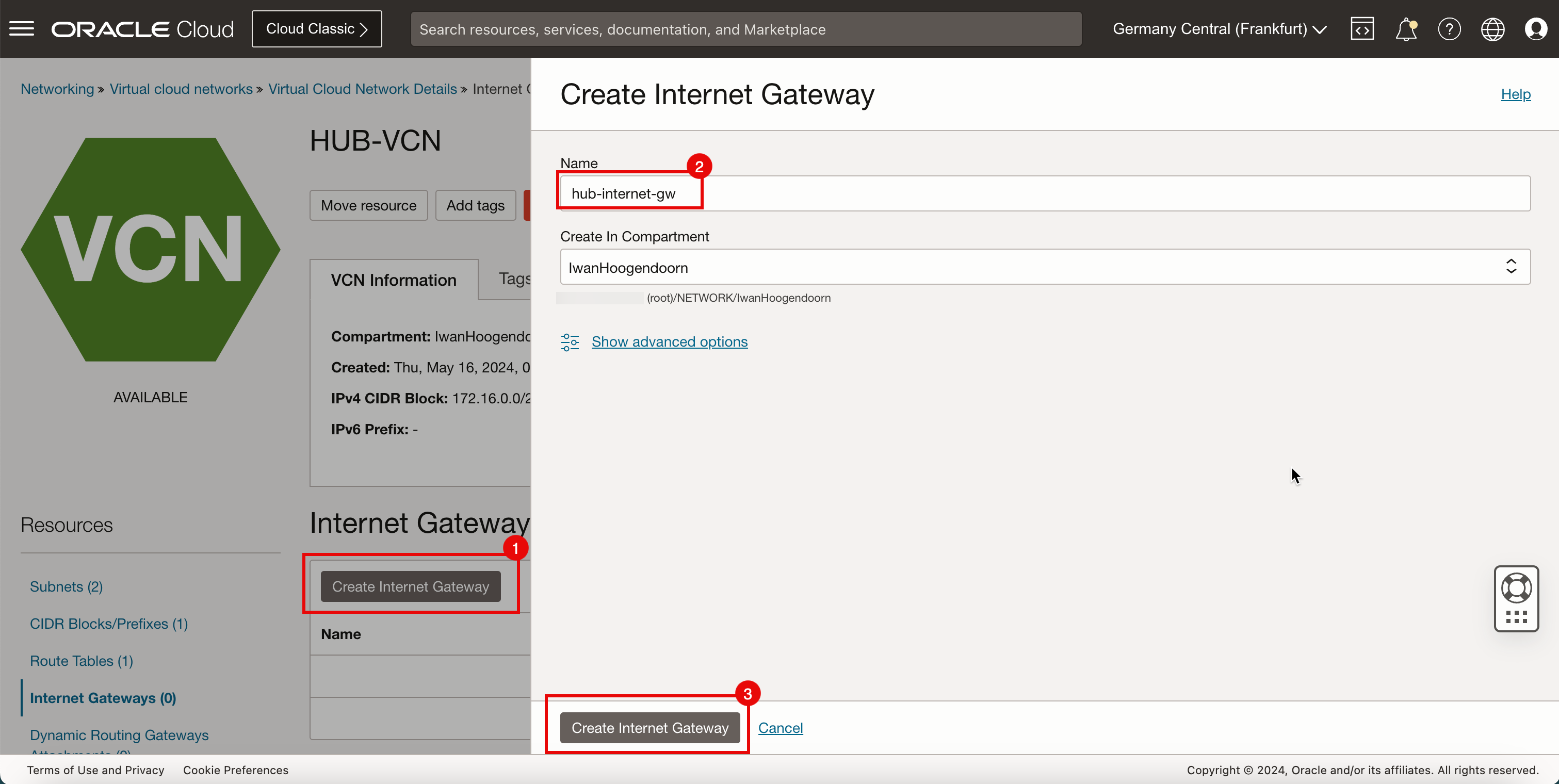

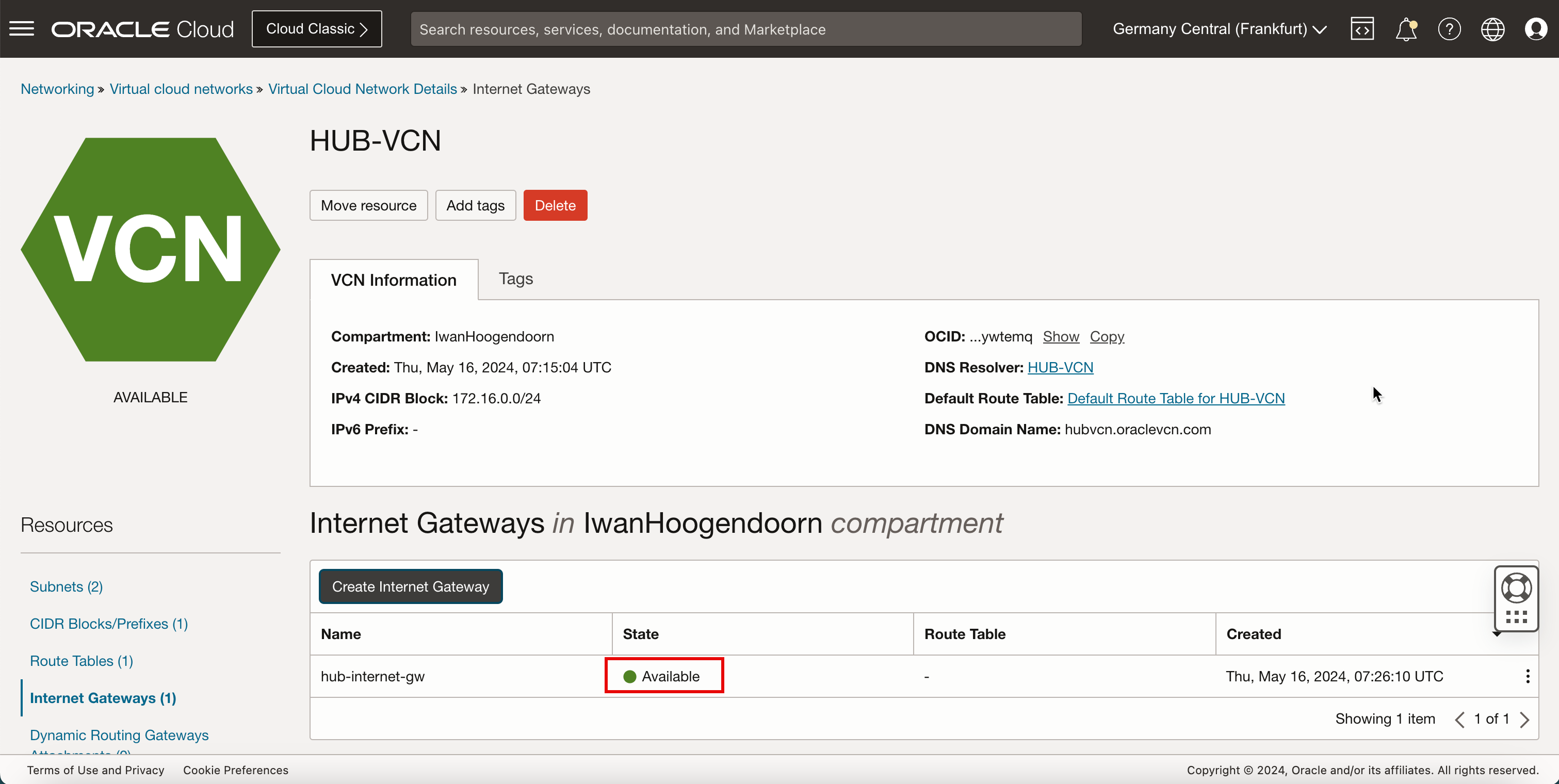

Cliquez sur Passerelles Internet.

- Cliquez sur Créer une passerelle Internet.

- Entrez le nom de la passerelle Internet.

- Cliquez sur Créer une passerelle Internet.

- Notez que l'état est Disponible.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

- Nous sommes dans la page de configuration du VCN central après la création de la passerelle Internet. Faire défiler vers le bas.

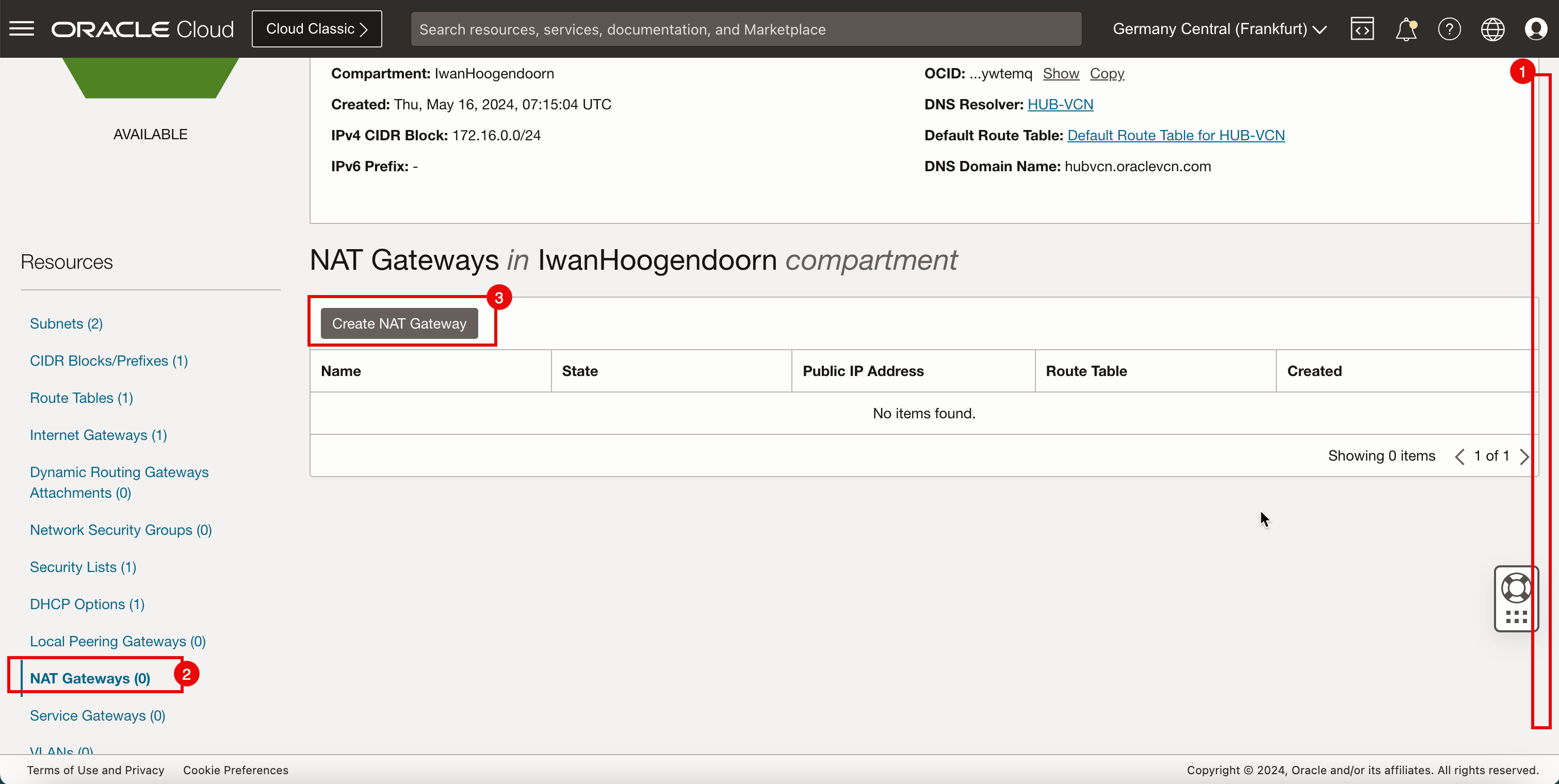

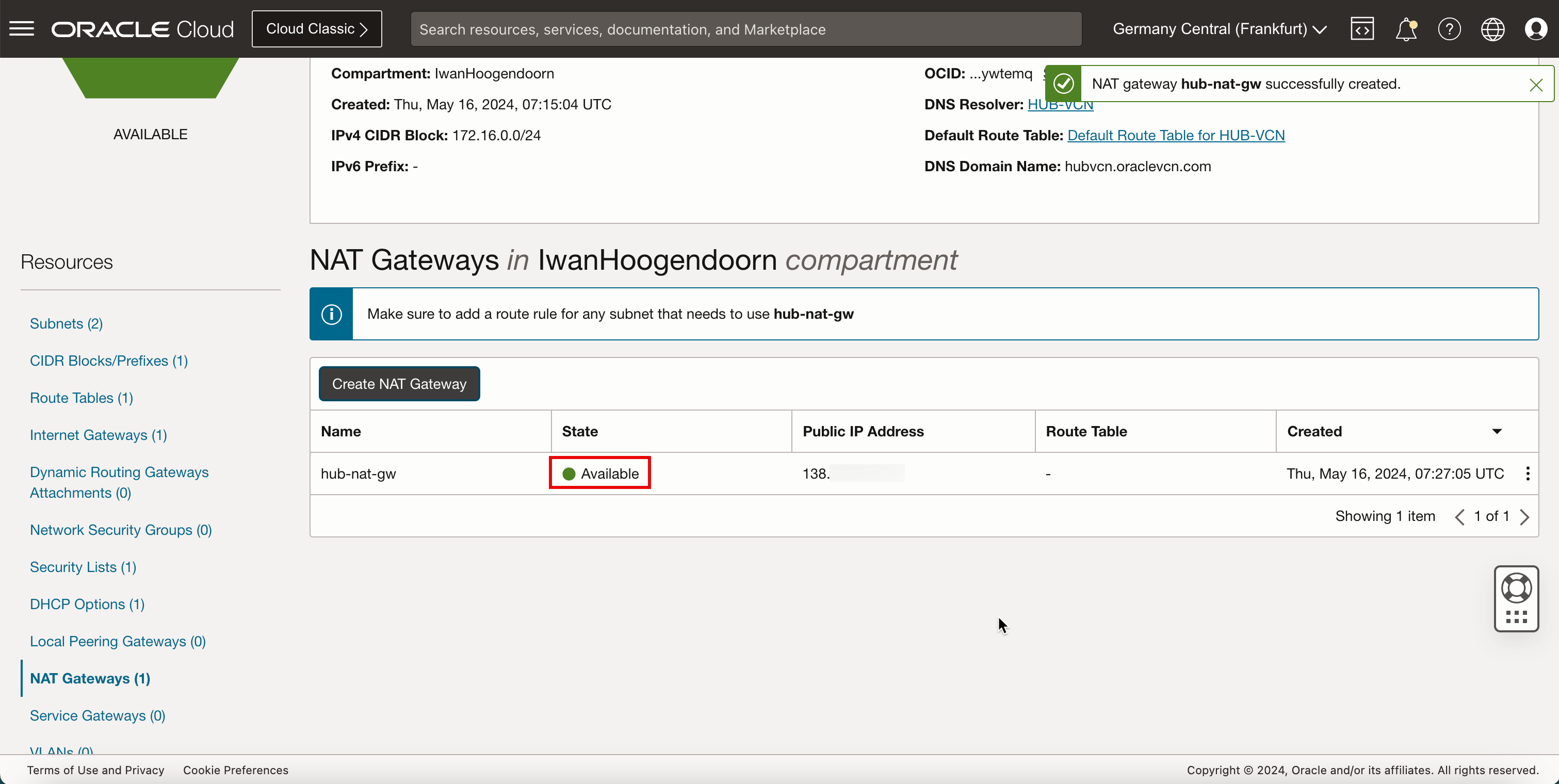

- Cliquez sur Passerelles NAT.

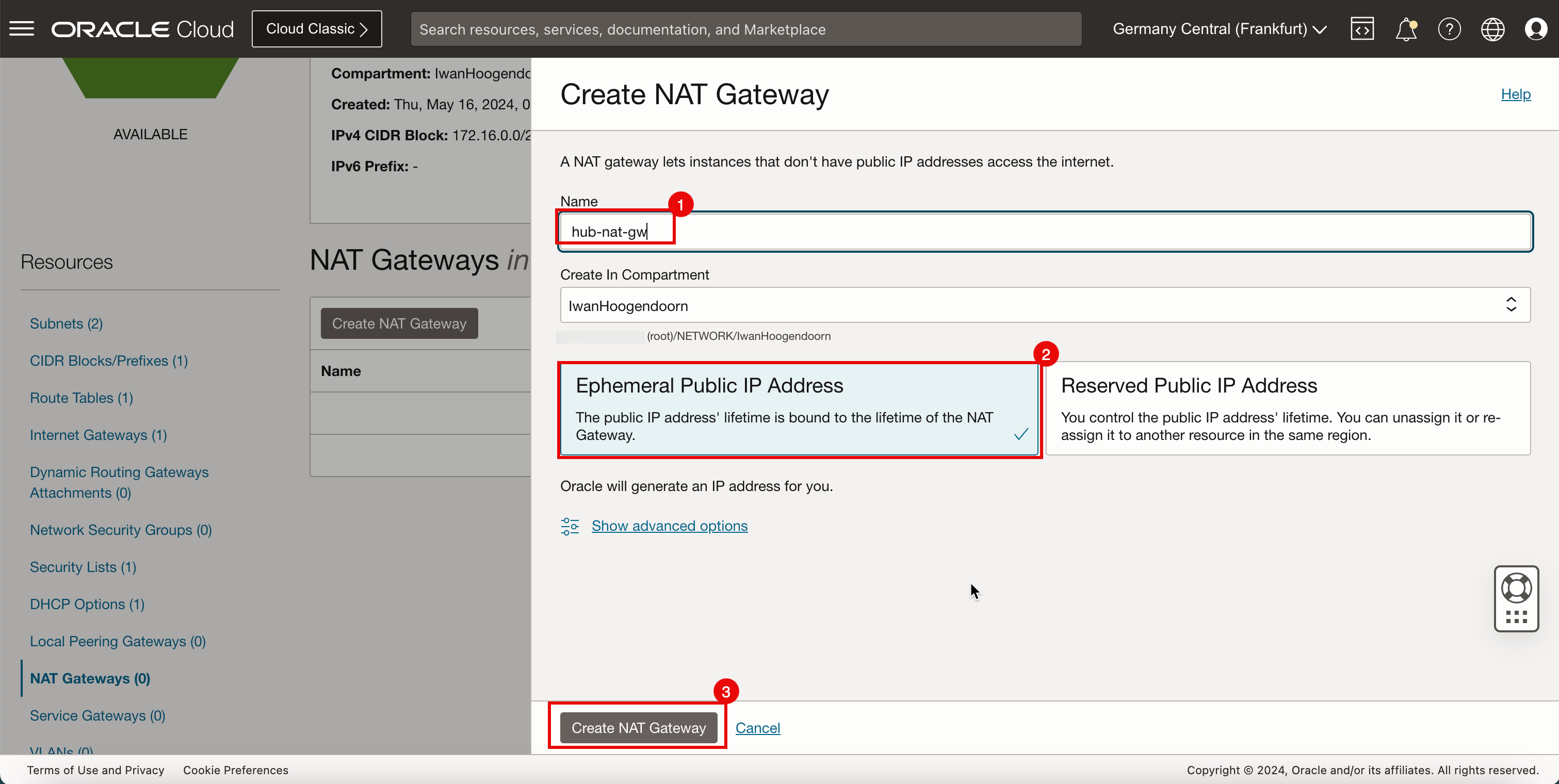

- Cliquez sur Créer une passerelle NAT.

- Entrez le nom de la passerelle NAT.

- Sélectionnez Ephemeral Public IP Address.

- Cliquez sur Créer une passerelle NAT.

- Notez que l'état est Disponible.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

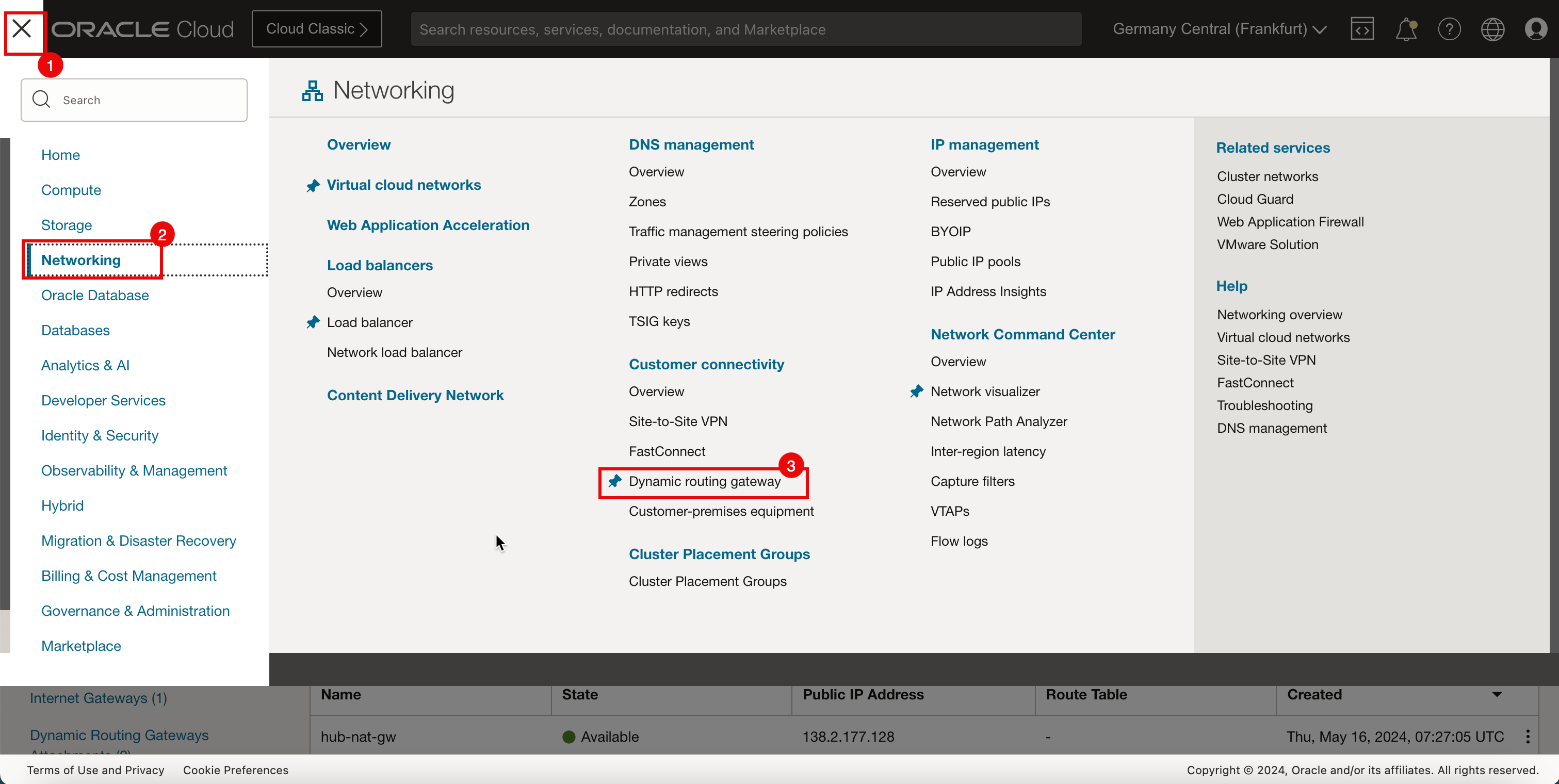

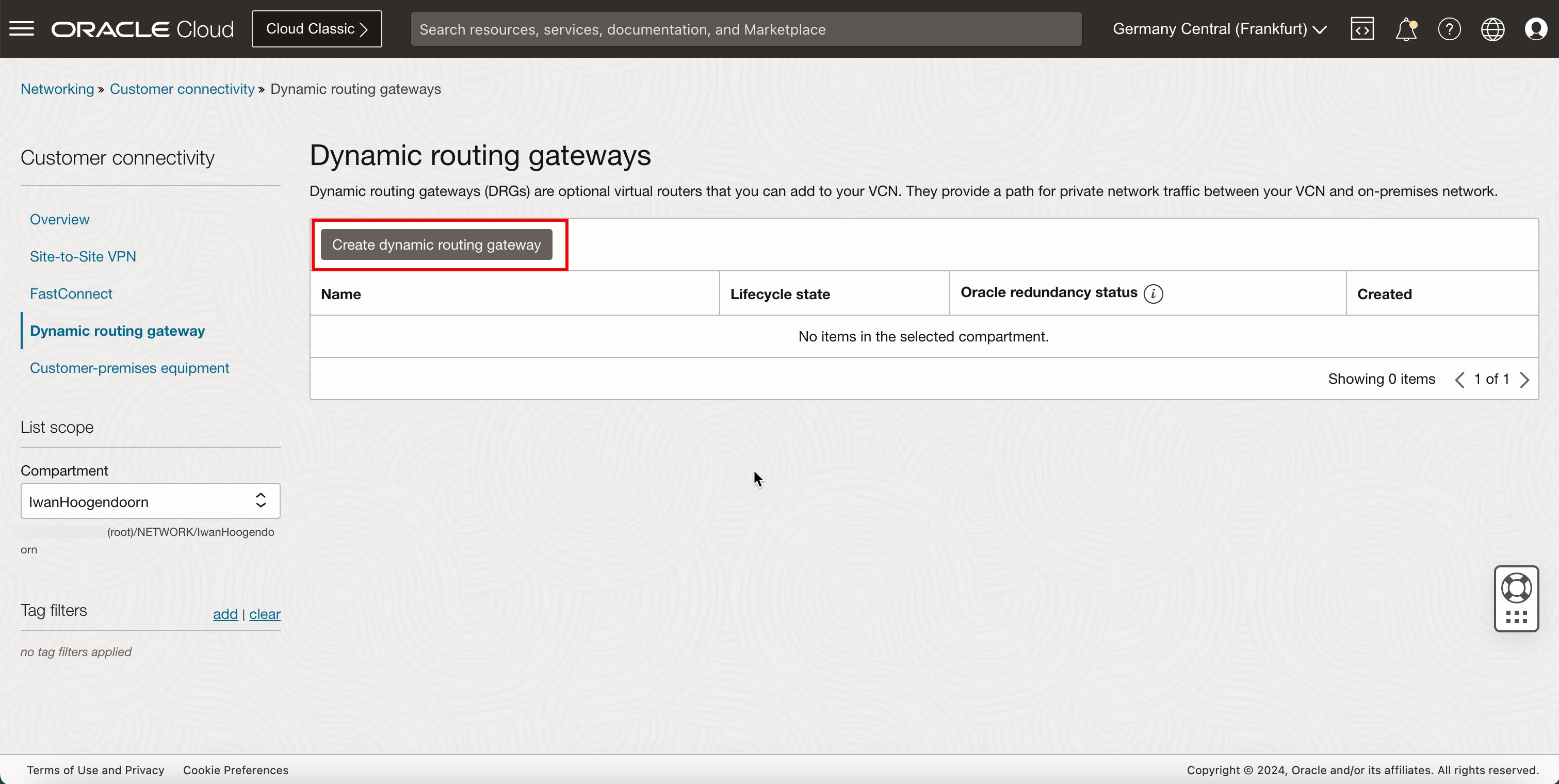

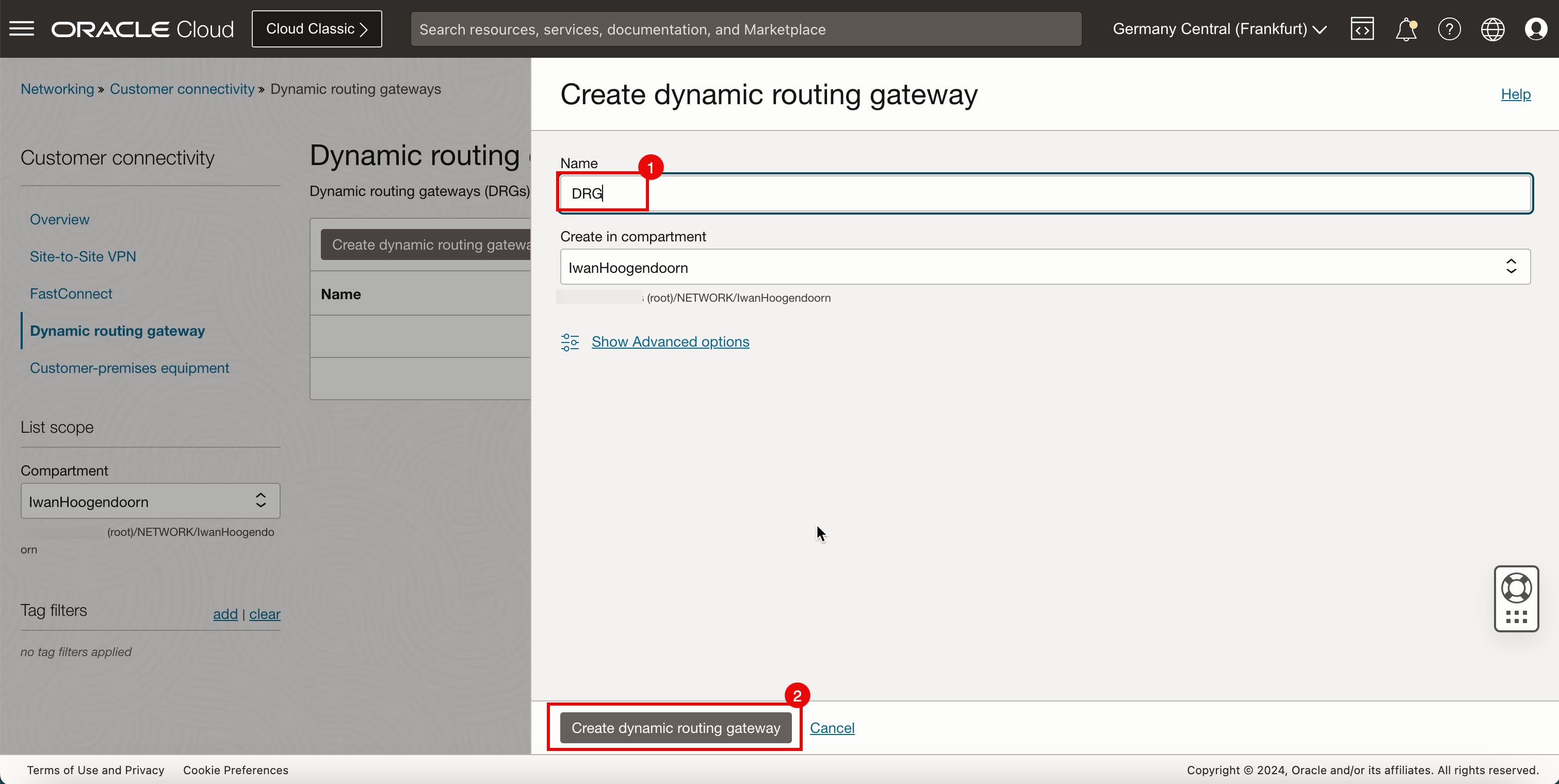

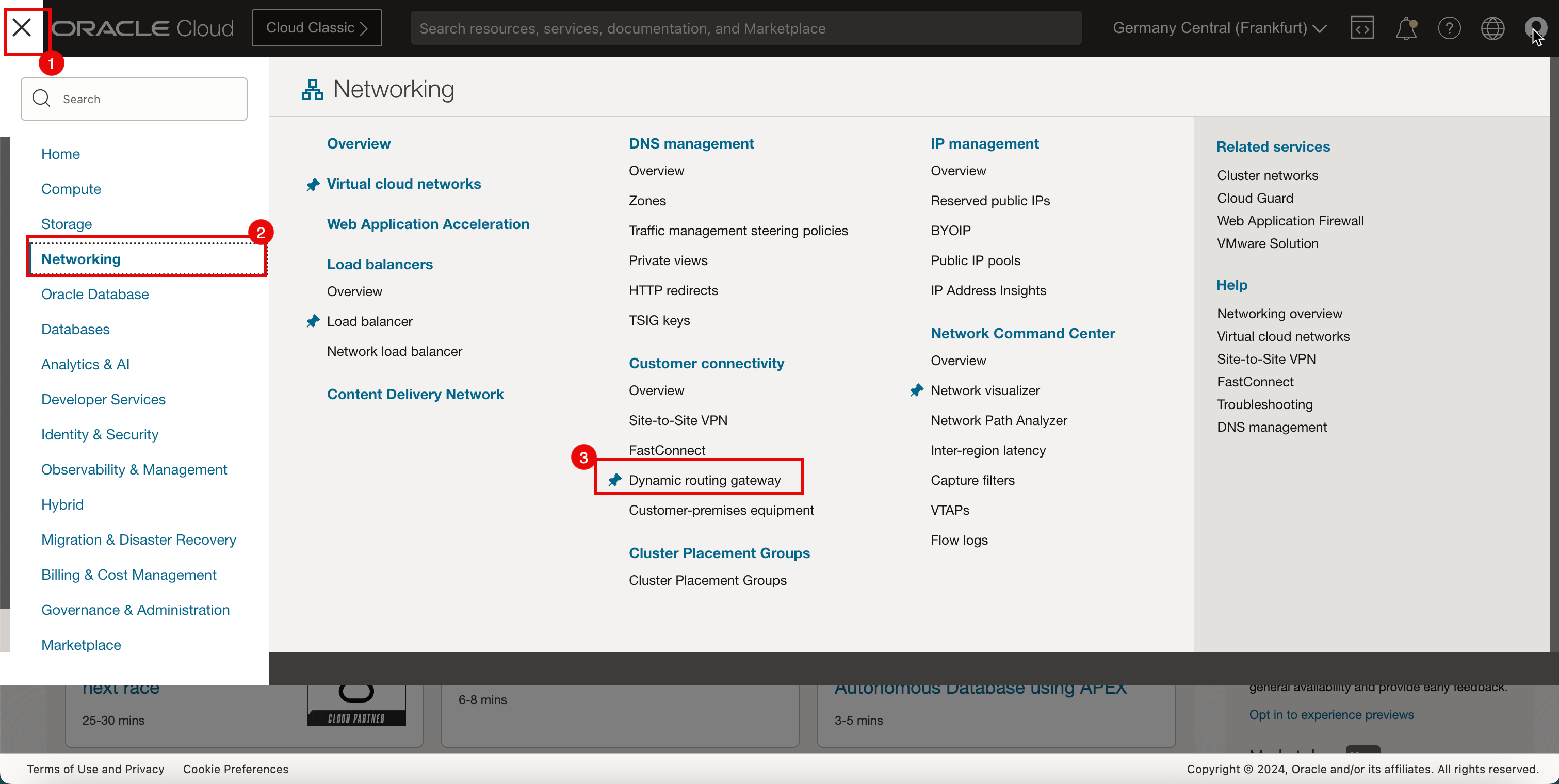

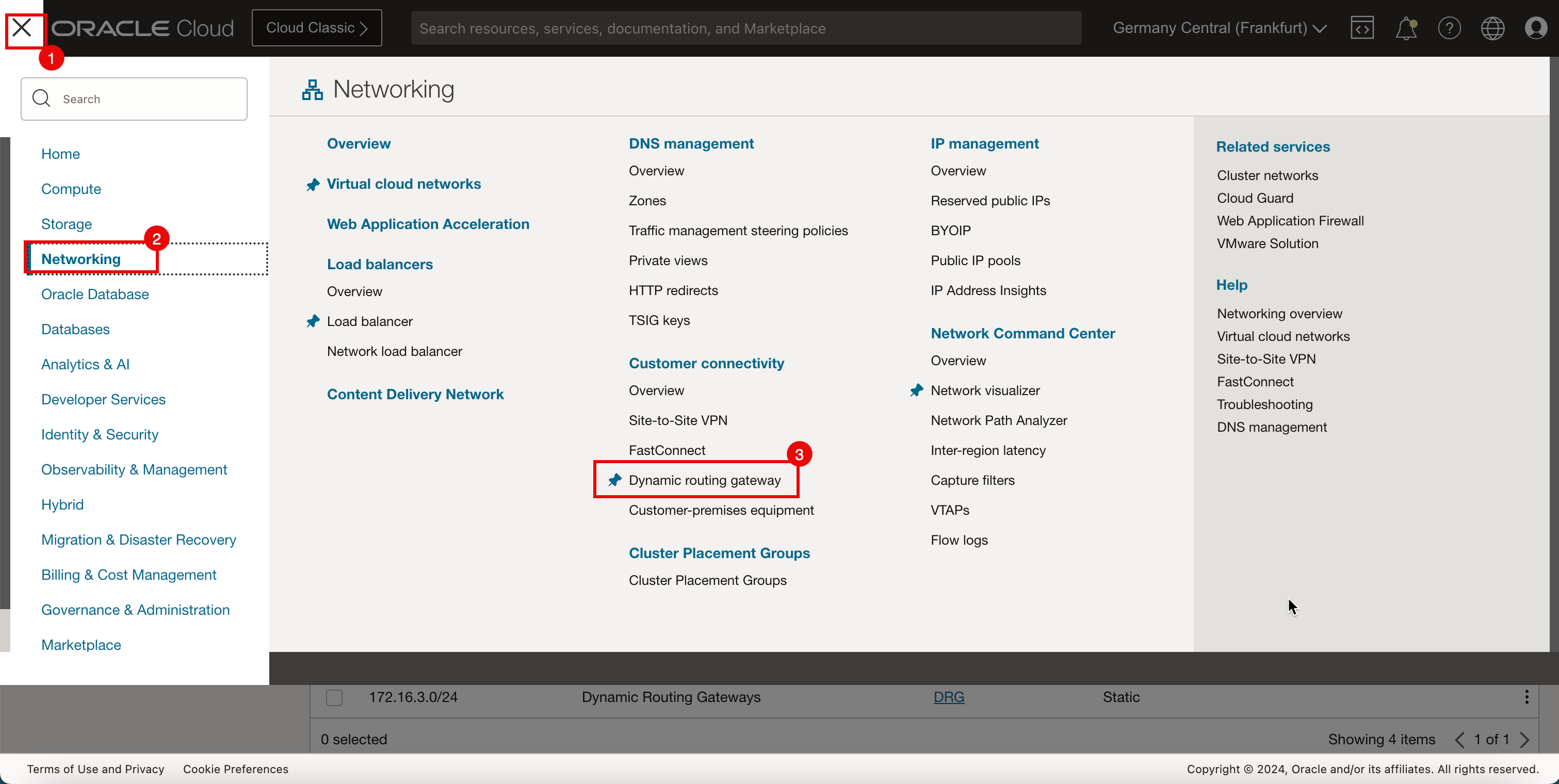

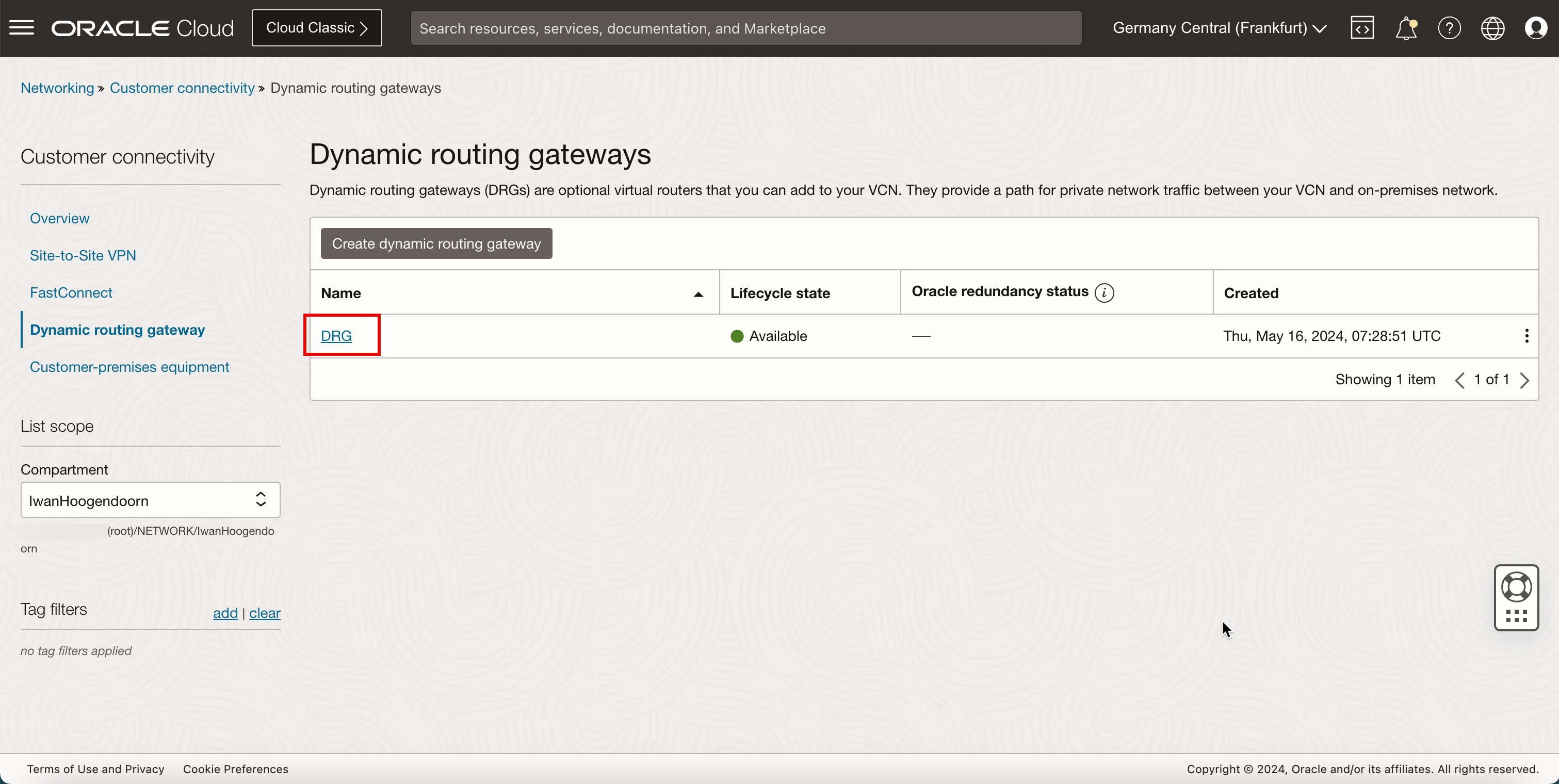

Créez la passerelle de routage dynamique (DRG).

- Cliquez sur l'icône du menu hamburger (≡) située dans le coin supérieur gauche.

- Cliquez sur Réseau.

- Cliquez sur Passerelle de routage dynamique.

-

Cliquez sur Créer une passerelle de routage dynamique.

- Entrez le nom de la passerelle de routage dynamique.

- Cliquez sur Créer une passerelle de routage dynamique.

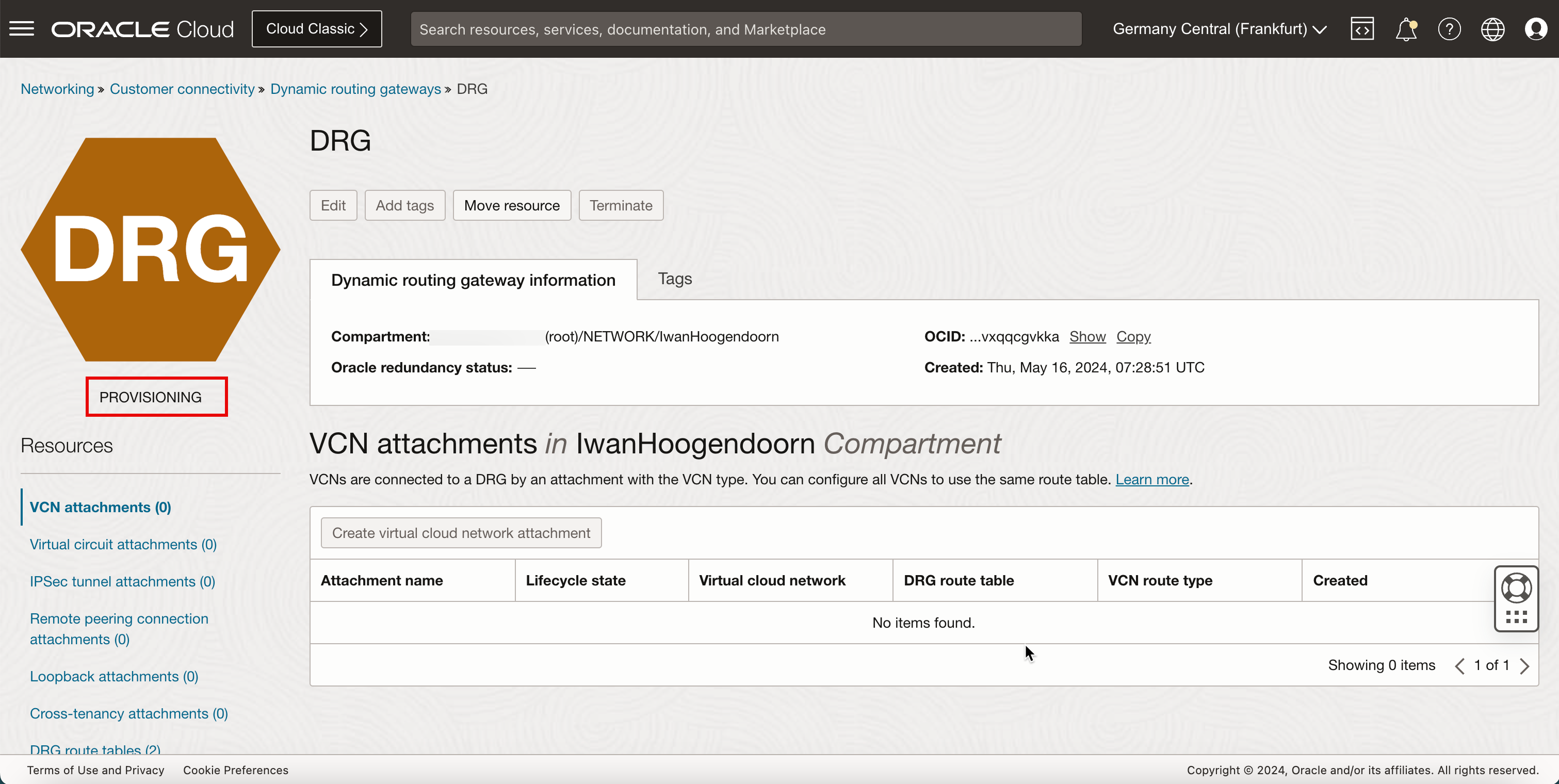

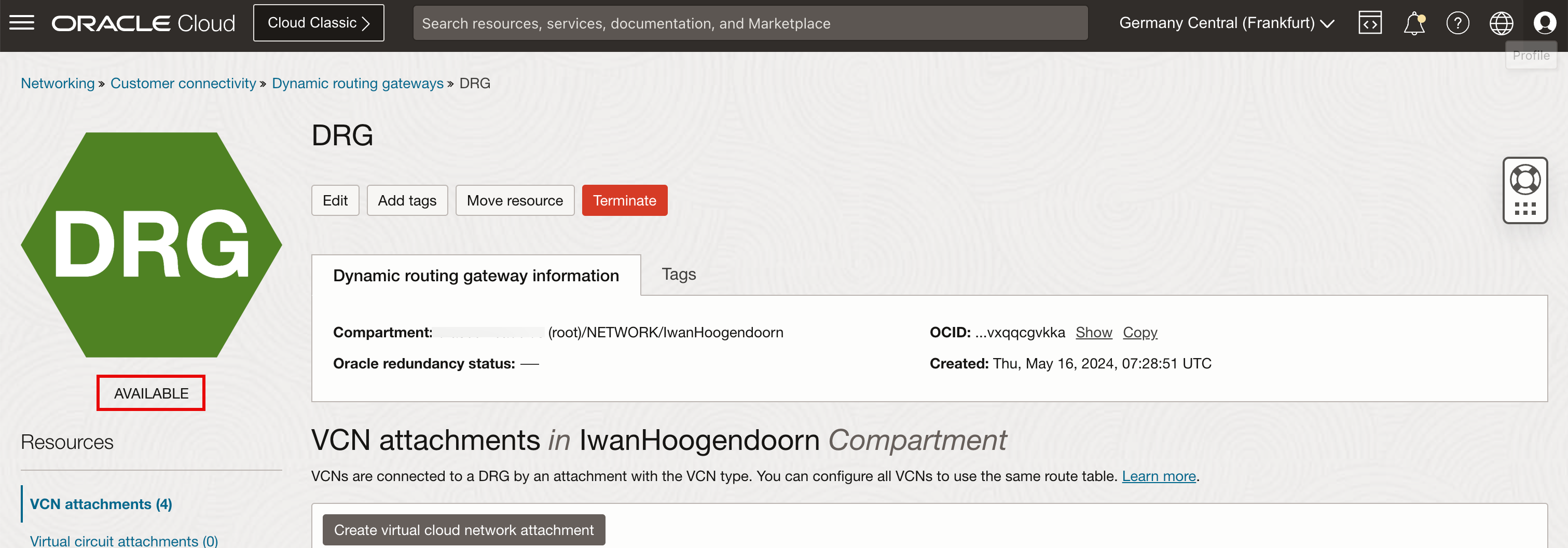

- Notez que l'état est Provisionnement.

-

Notez que l'état passe à Disponible.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

Tâche 4 : Ajouter des instances attachées à différents sous-réseaux dans tous les réseaux en nuage virtuels

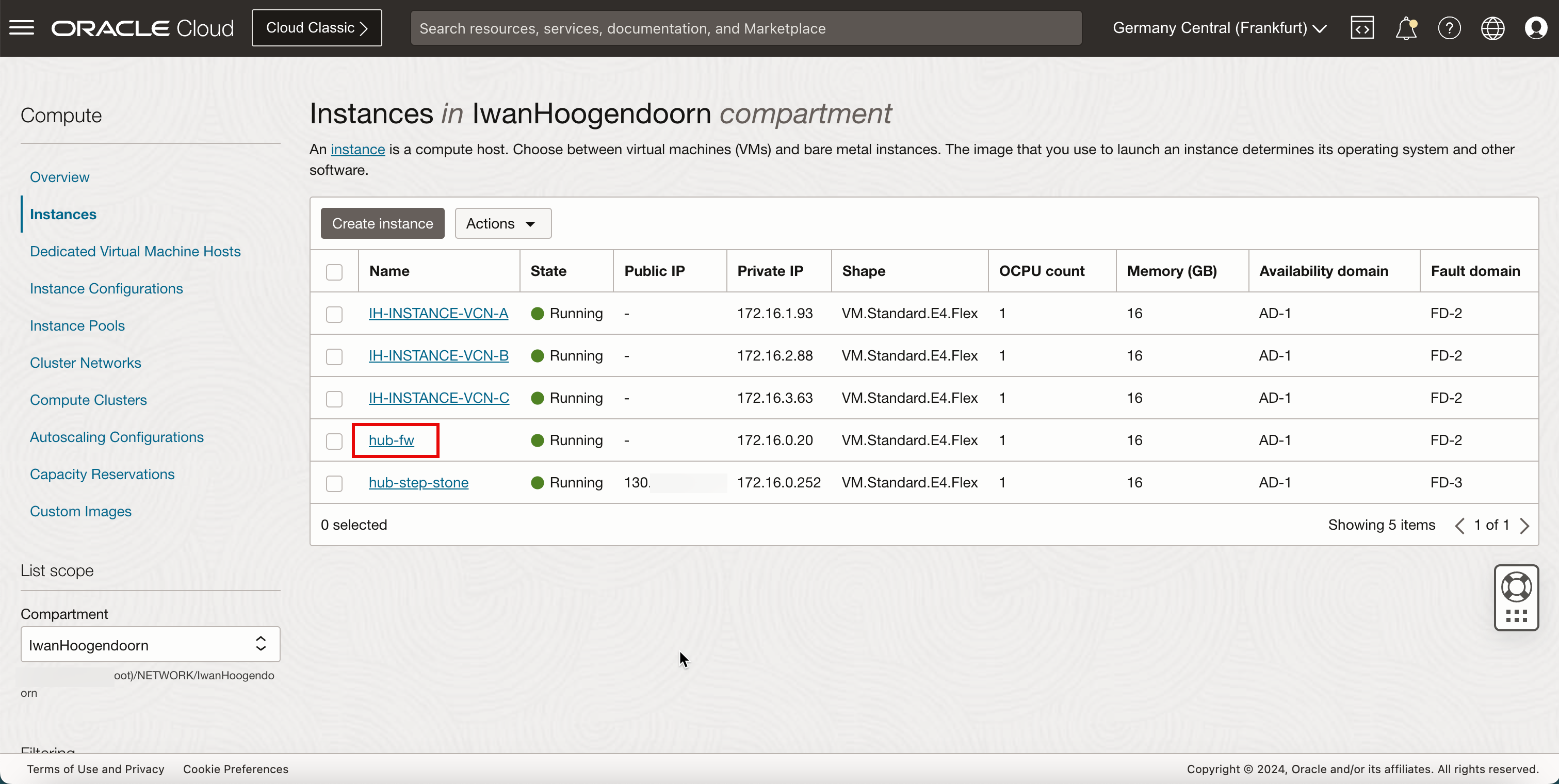

Nous ajouterons diverses instances de calcul OCI dans tous les réseaux en nuage virtuels afin de tester les flux de routage.

Créer une instance dans le VCN central

Dans le VCN hub, nous créerons une instance de calcul Windows qui aura deux fonctions principales :

-

L'instance Windows agira comme une machine pas à pas pour accéder aux autres instances dans notre environnement OCI.

-

L'instance Windows sera également un point d'extrémité réseau qui peut être utilisé pour tester les flux de routage.

Instance Windows comme pierre d'étape

Pour créer une instance Windows (étape centrale) qui peut servir de tremplin dans votre environnement OCI, utilisez Déployer une instance Windows dans Oracle Cloud Infrastructure.

Note : Créez l'instance de pierre angulaire Windows (pierre angulaire) avant de poursuivre le tutoriel.

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

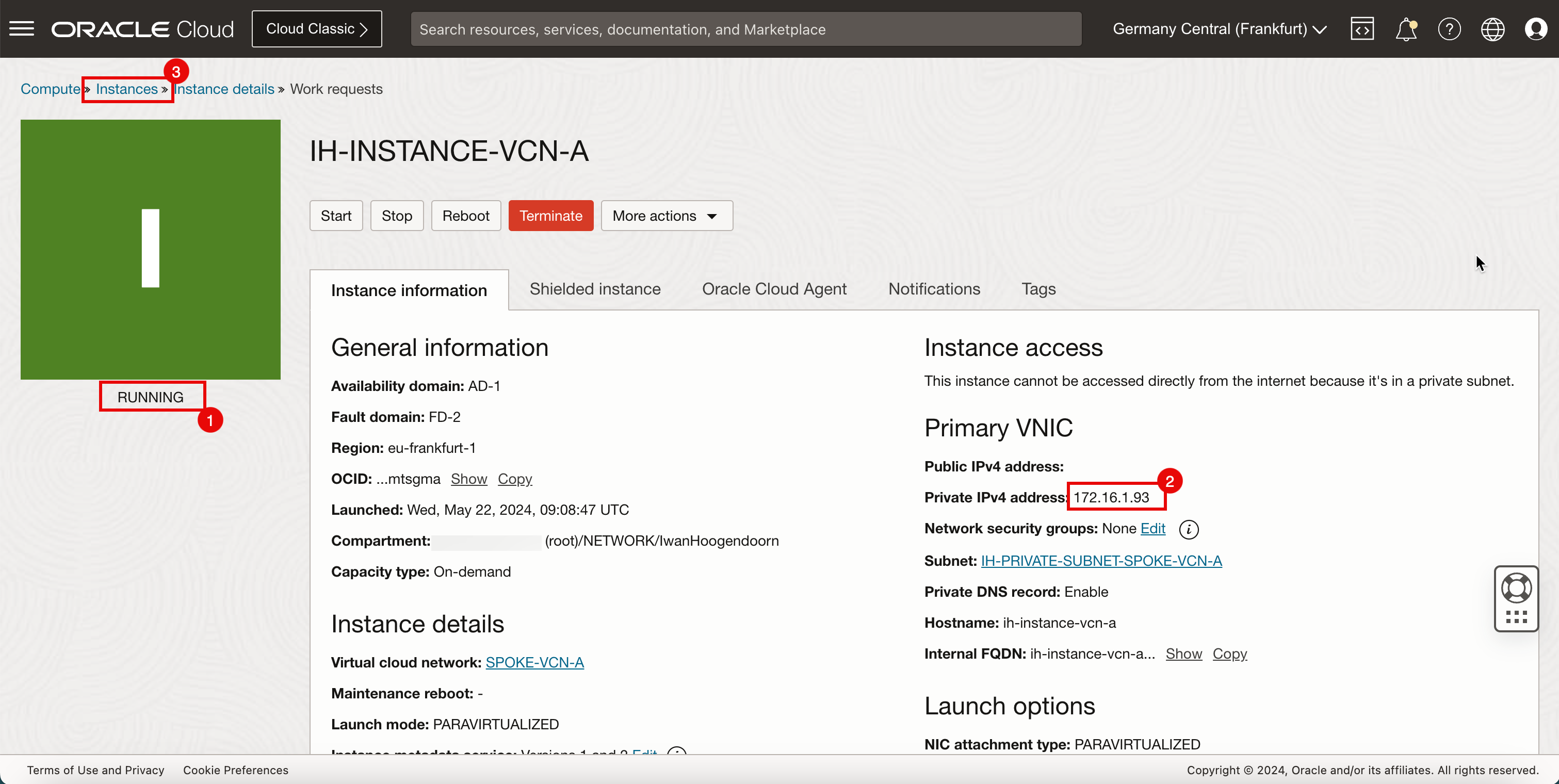

Créer une instance dans le VCN satellite du concentrateur VCN A

Dans le VCN satellite A, nous créerons une instance Linux simple qui agira comme point d'extrémité de réseau que nous pouvons utiliser pour tester nos flux de routage.

Instance client satellite

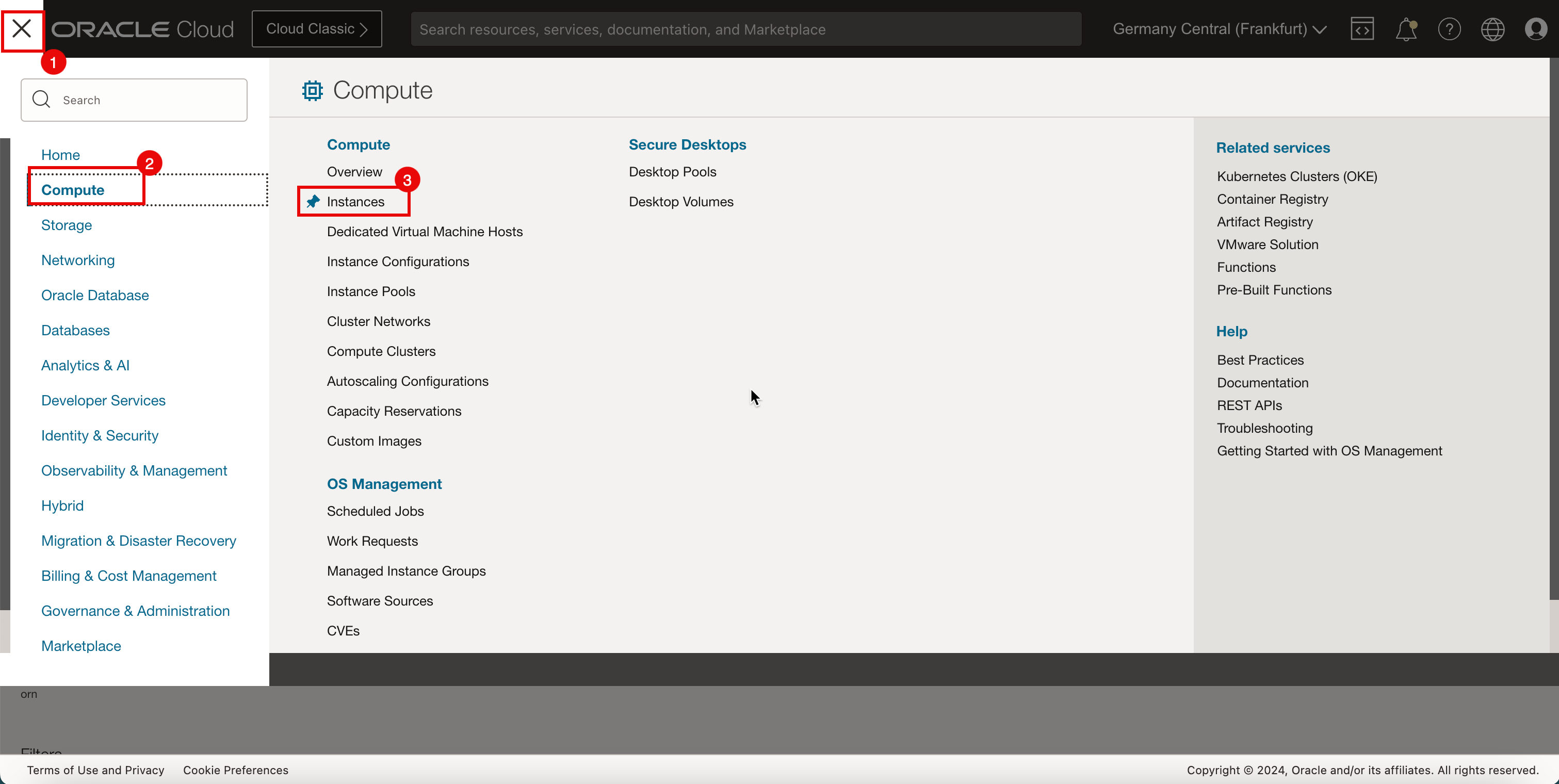

-

Créer une instance.

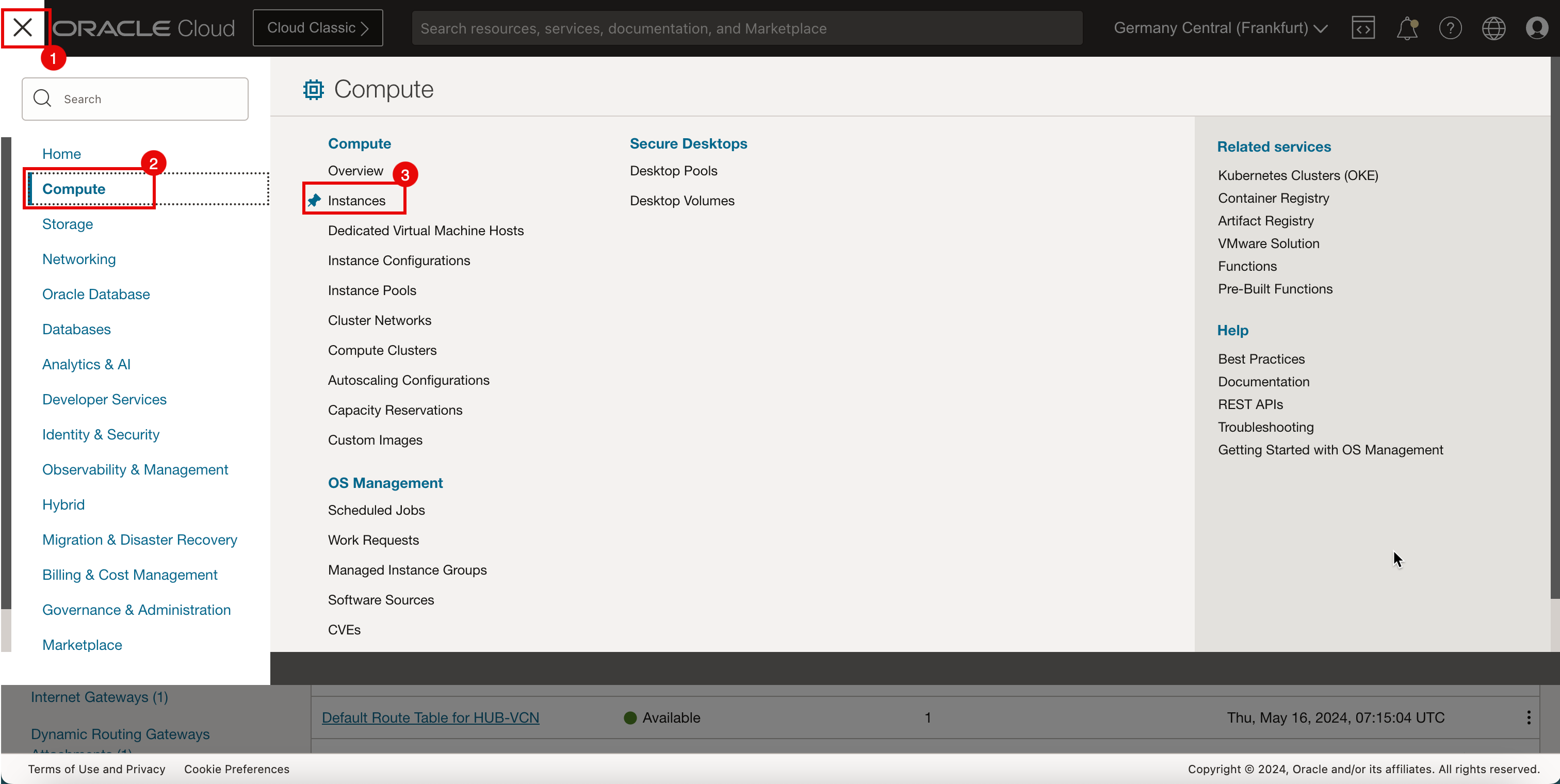

- Cliquez sur l'icône du menu hamburger (≡) située dans le coin supérieur gauche.

- Cliquez sur Calculer.

- Cliquez sur Instances.

-

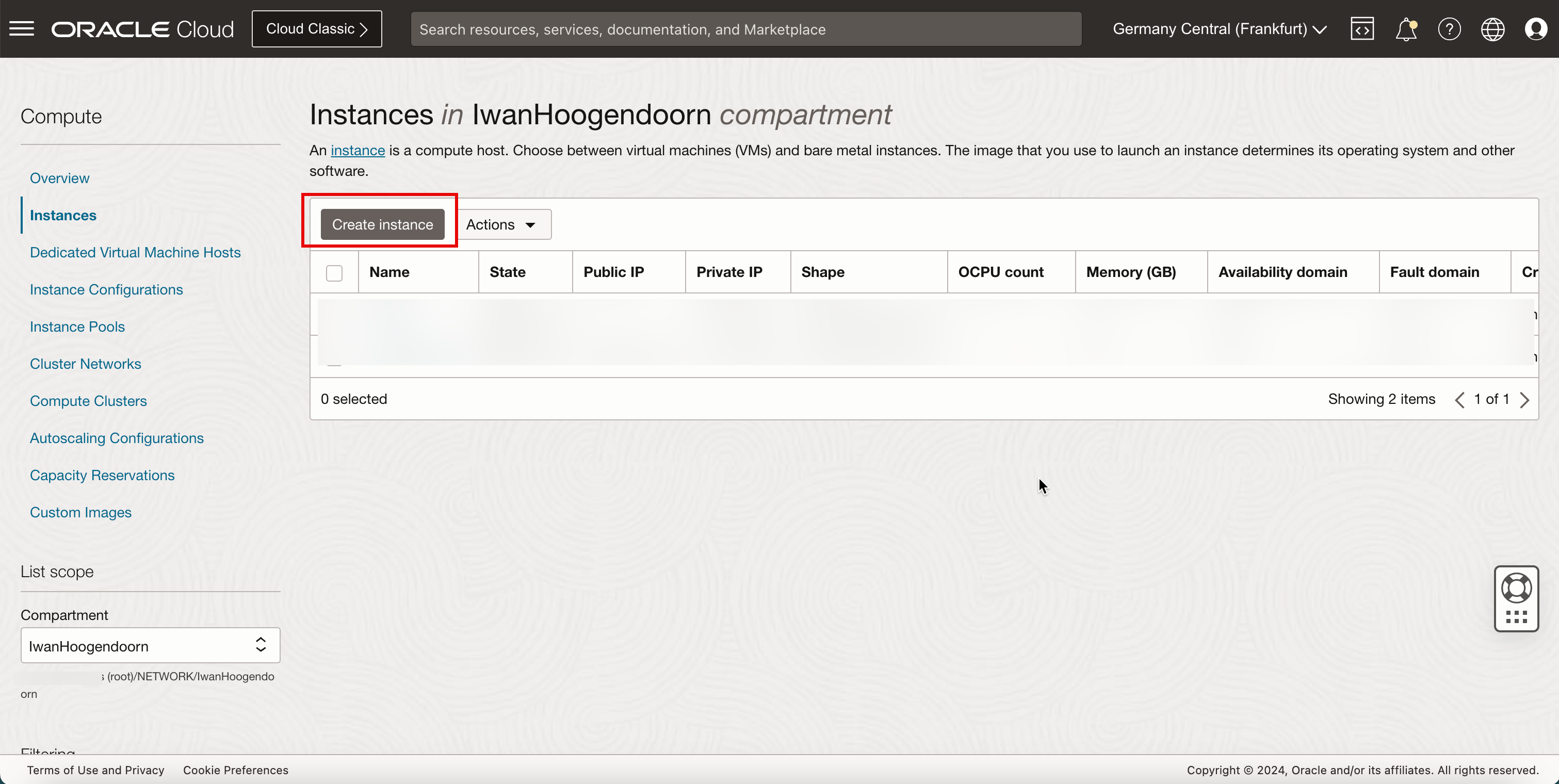

Cliquez sur Créer une instance.

- Entrez le nom de l'instance.

- Faire défiler vers le bas.

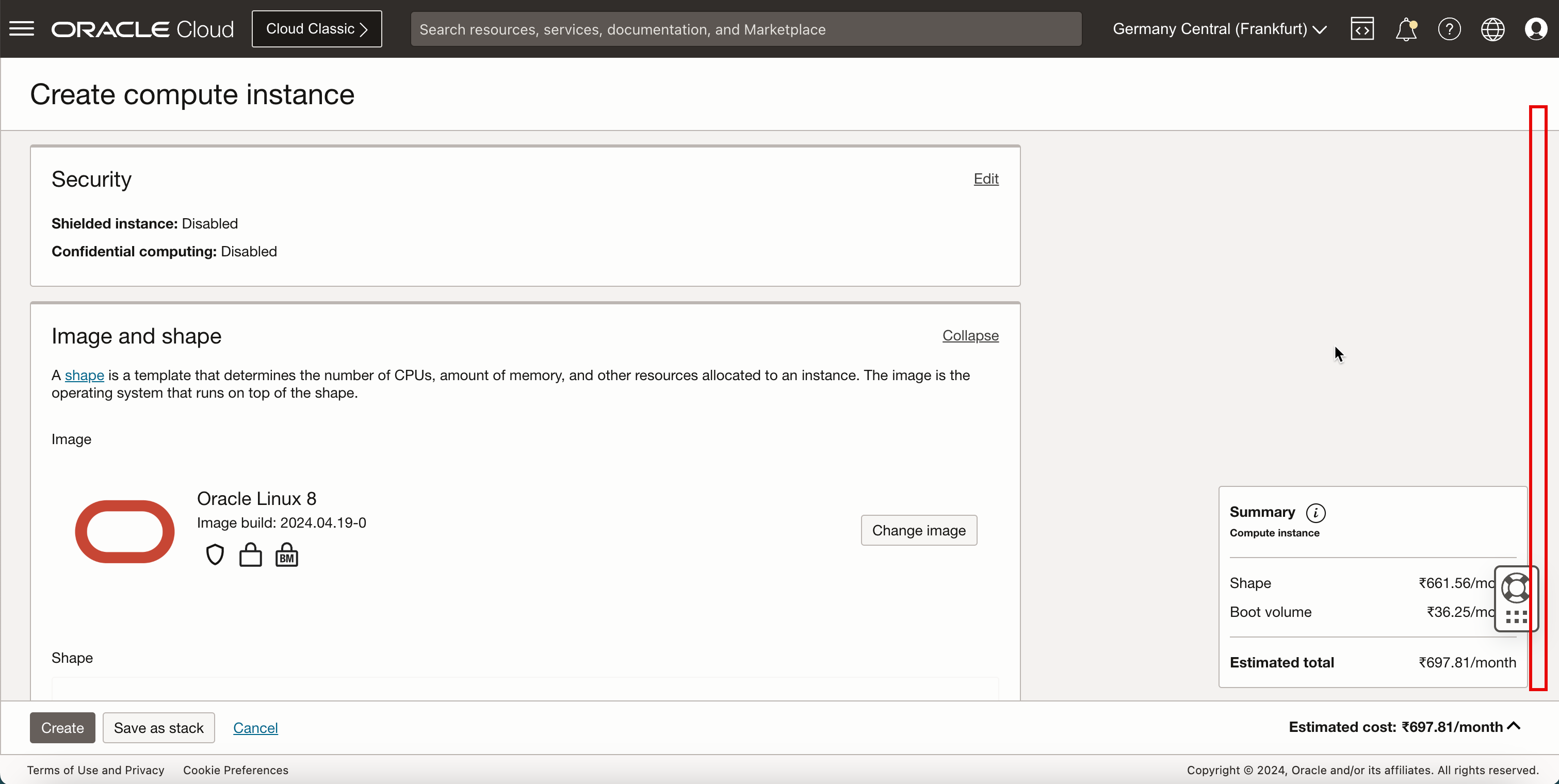

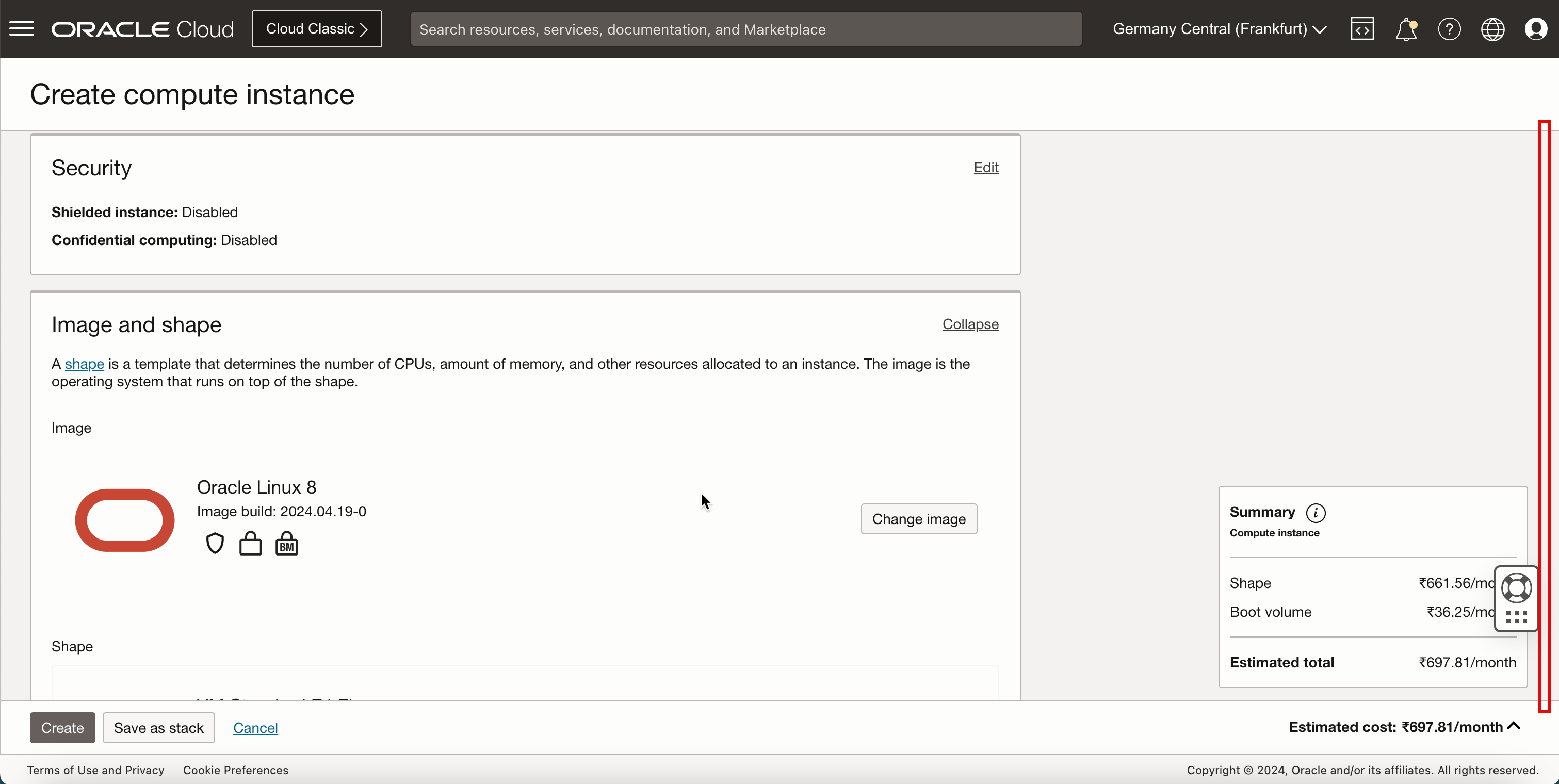

-

Faire défiler vers le bas.

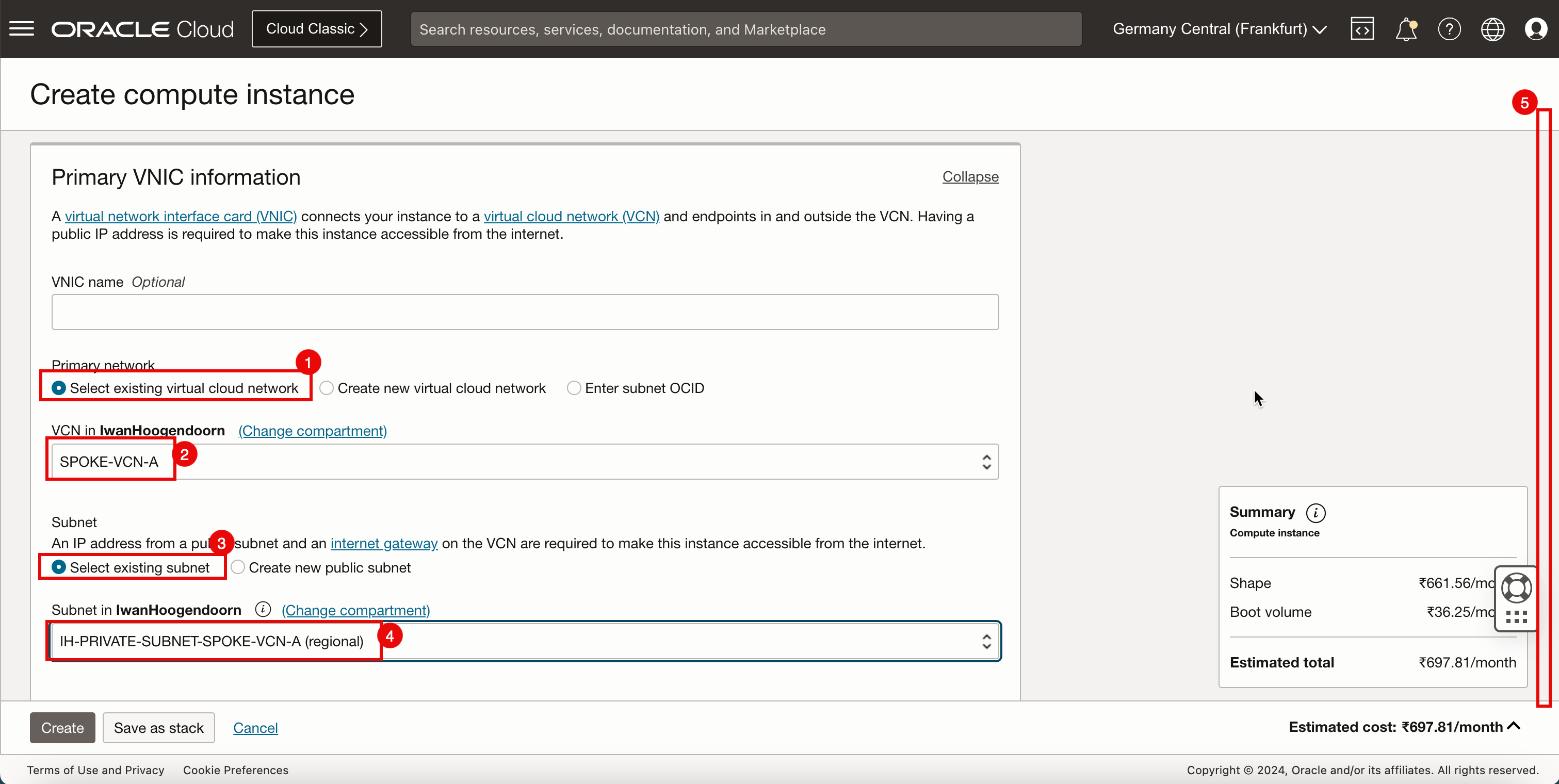

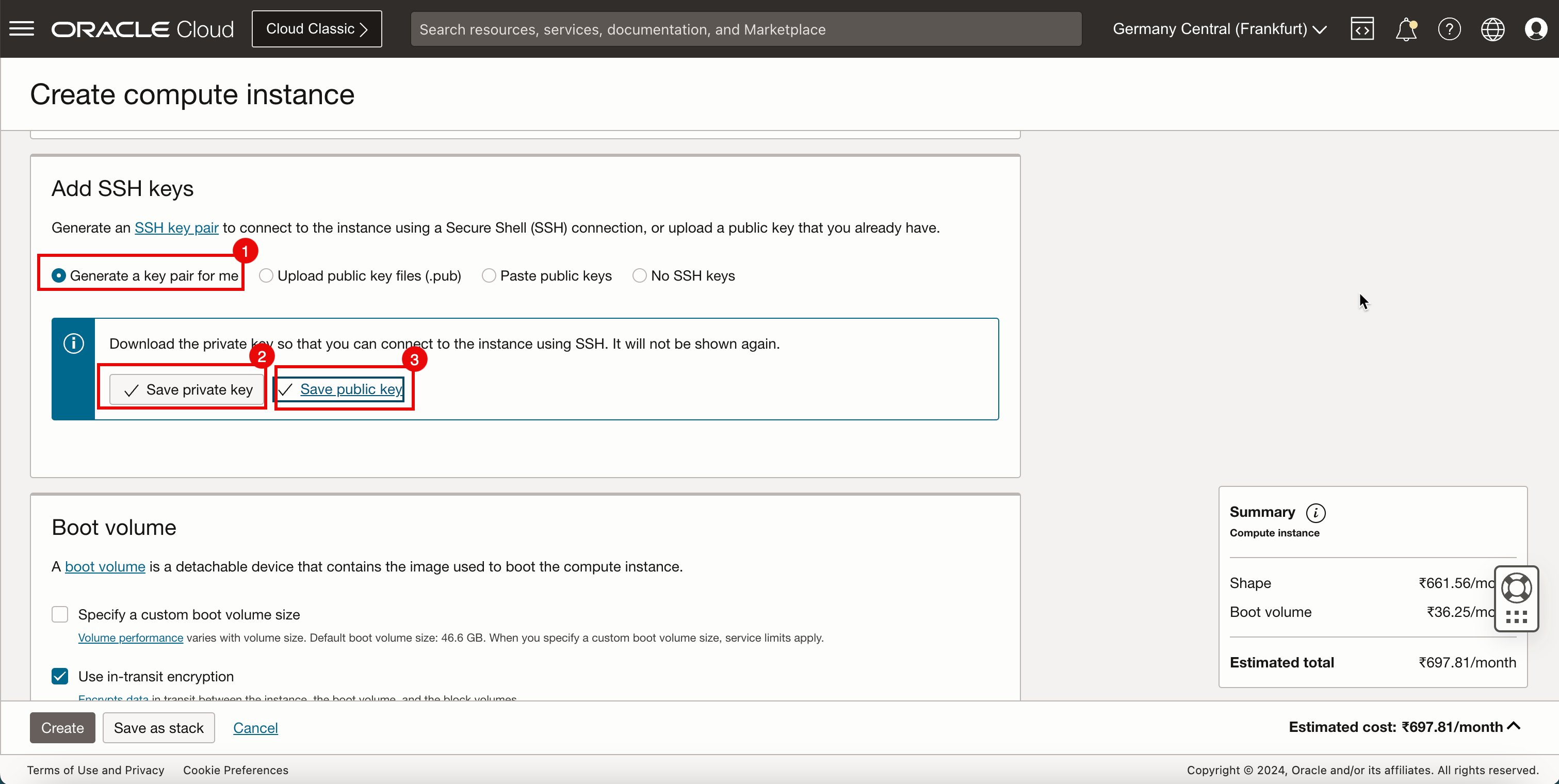

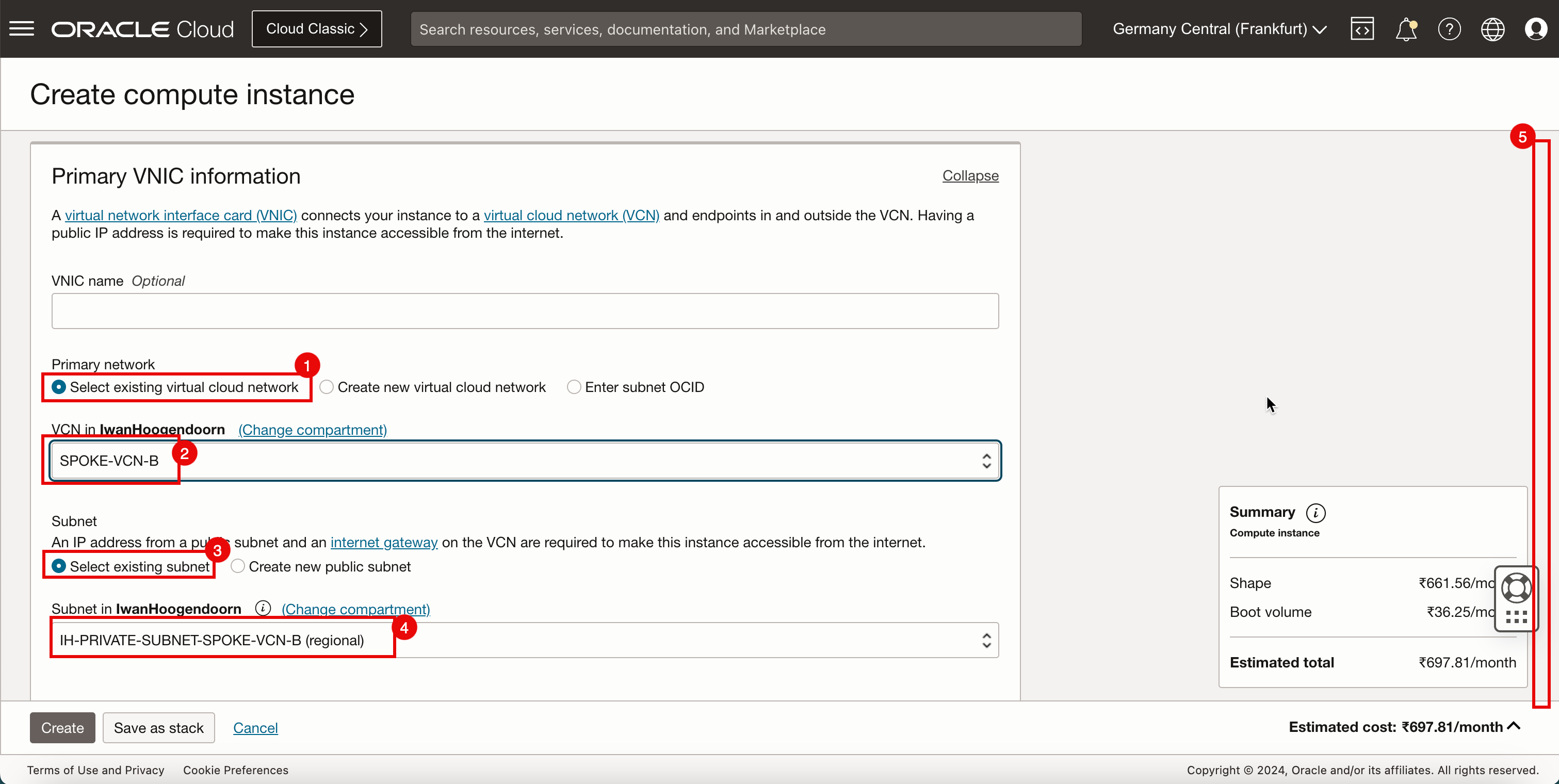

- Dans Réseau principal, sélectionnez Sélectionner un réseau en nuage virtuel existant.

- Dans VCN, sélectionnez SPOKE-VCN-A.

- Dans le sous-réseau, sélectionnez Sélectionner un sous-réseau existant.

- Sélectionnez Sous-réseau privé dans le VCN satellite A.

- Faire défiler vers le bas.

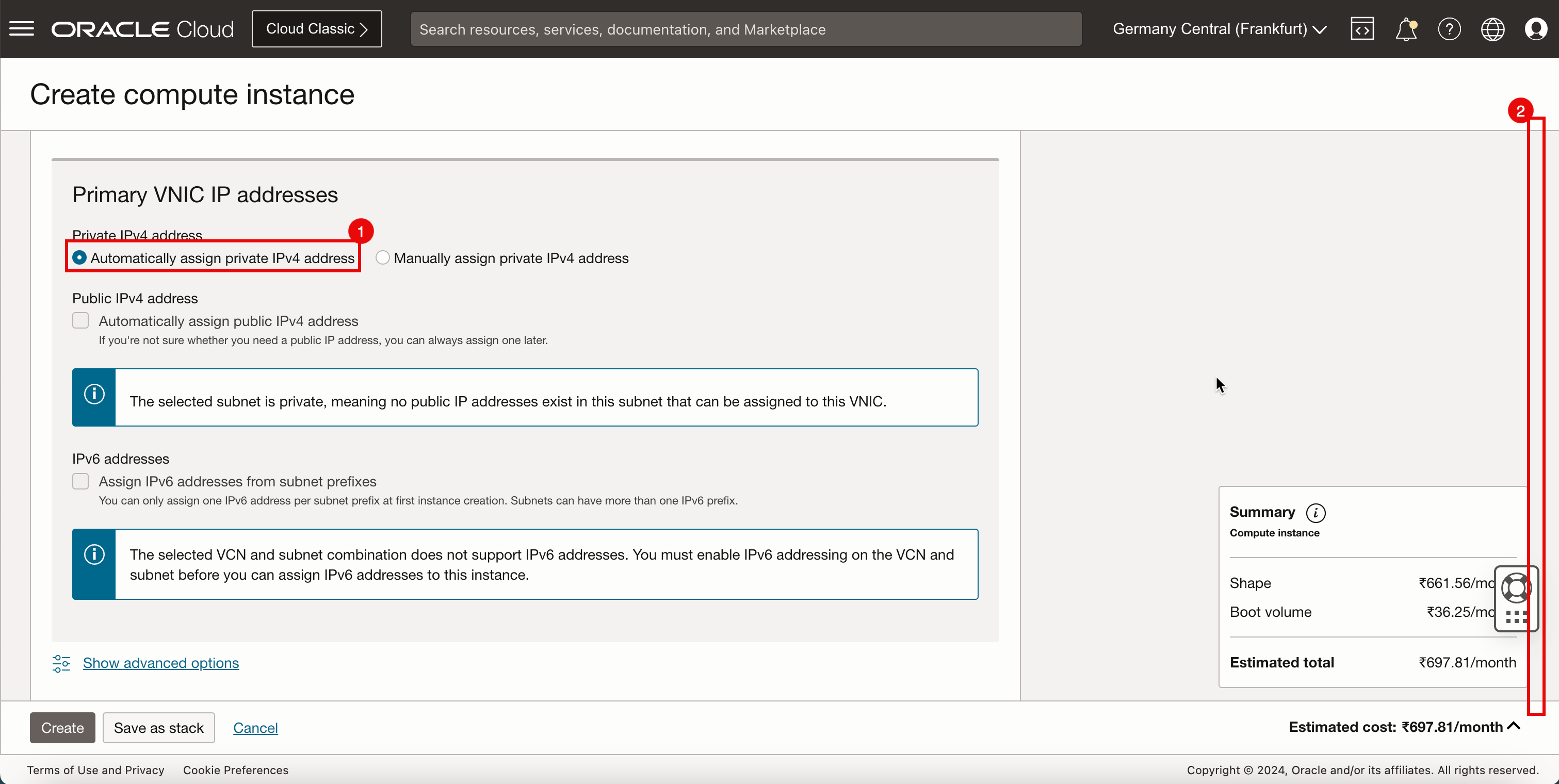

- Dans Adresse IPv4 privée, sélectionnez Affecter automatiquement une adresse IPv4 privée.

- Faire défiler vers le bas.

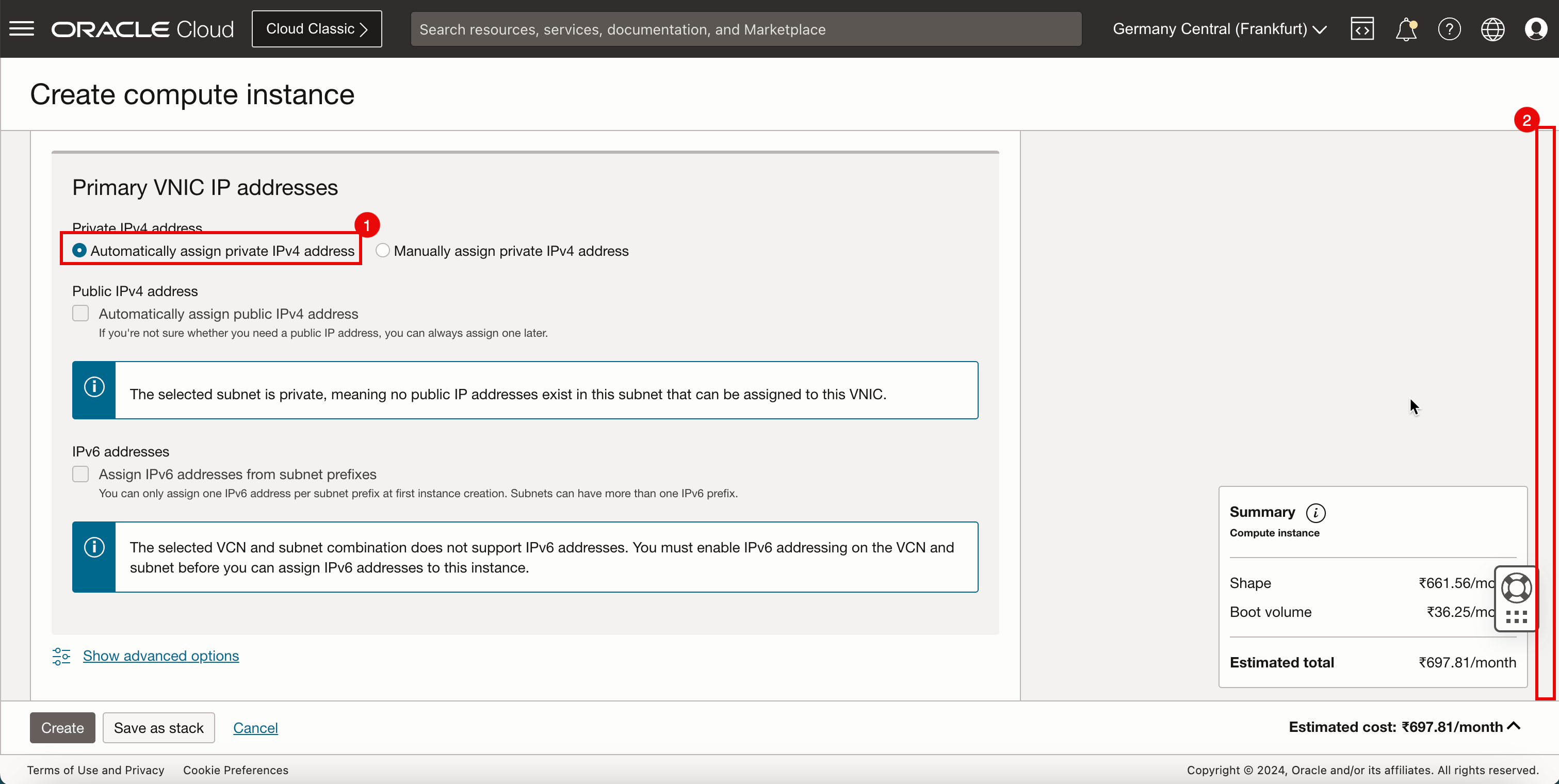

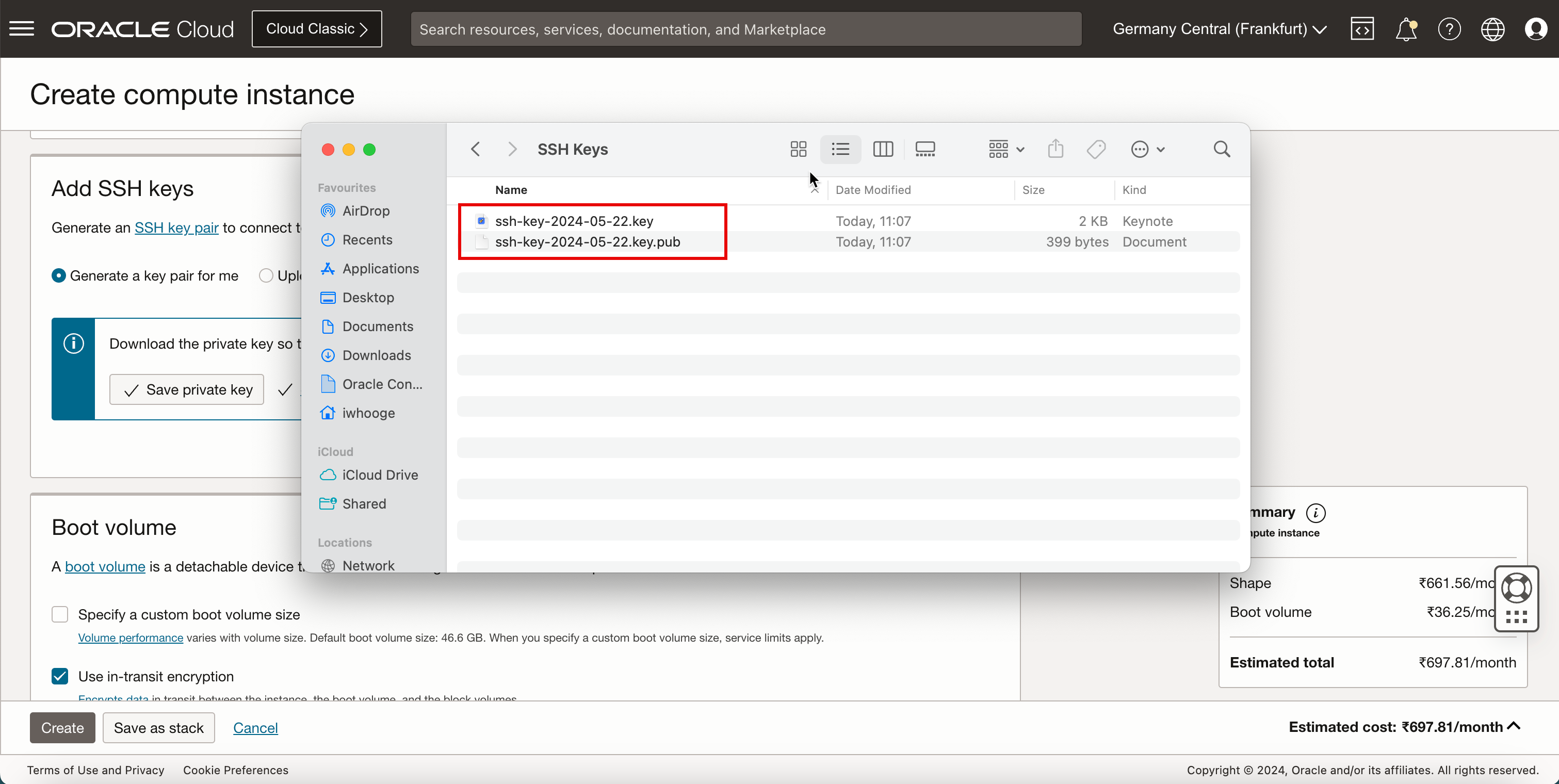

- Dans Ajouter des clés SSH, sélectionnez Générer une paire de clés pour moi.

- Cliquez sur Save private key pour enregistrer la clé privée localement.

- Cliquez sur Enregistrer la clé publique pour enregistrer la clé publique localement.

-

Assurez-vous que les clés sont stockées localement.

Note : Nous utiliserons la même paire de clés pour les autres instances satellite.

-

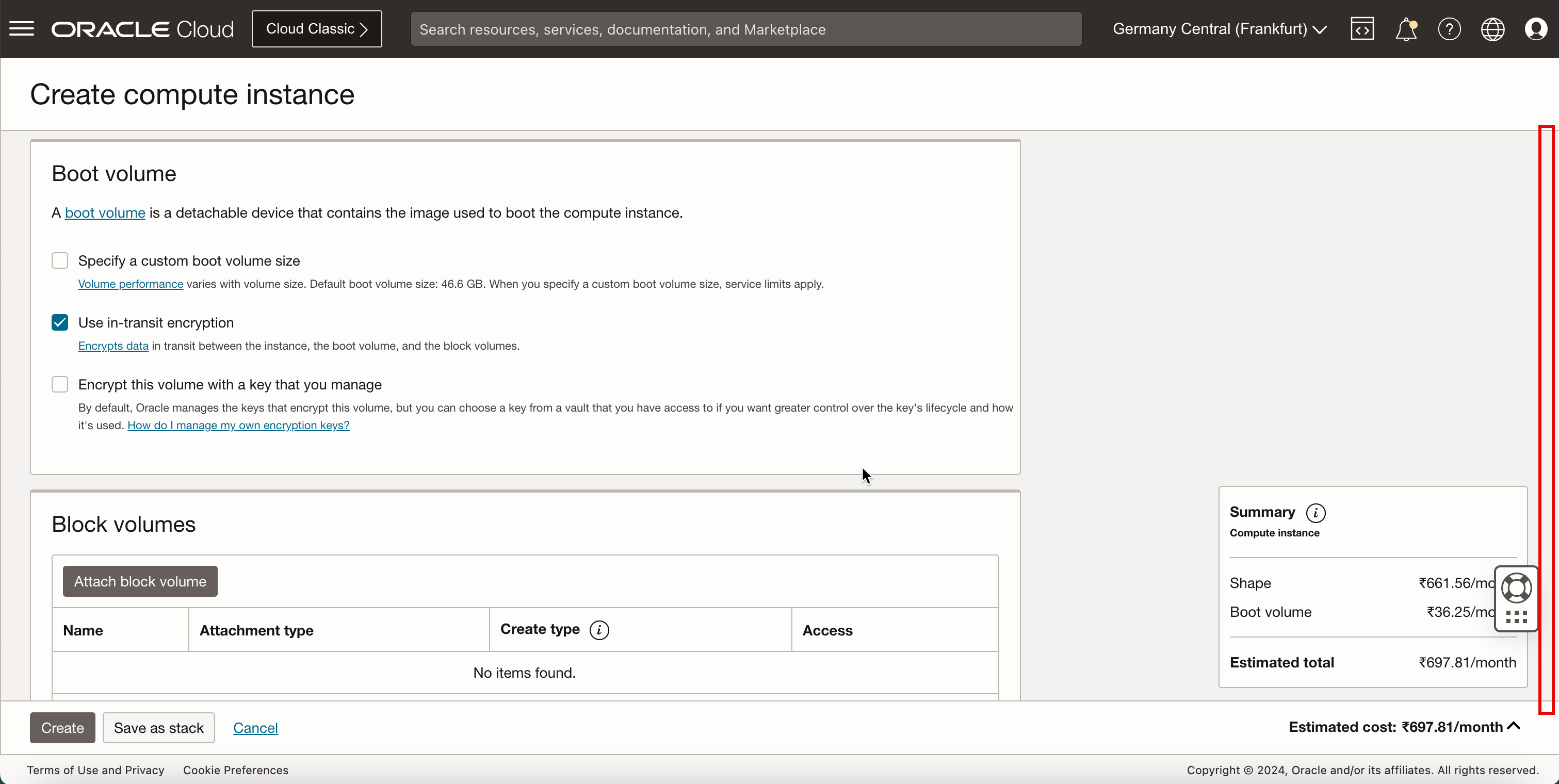

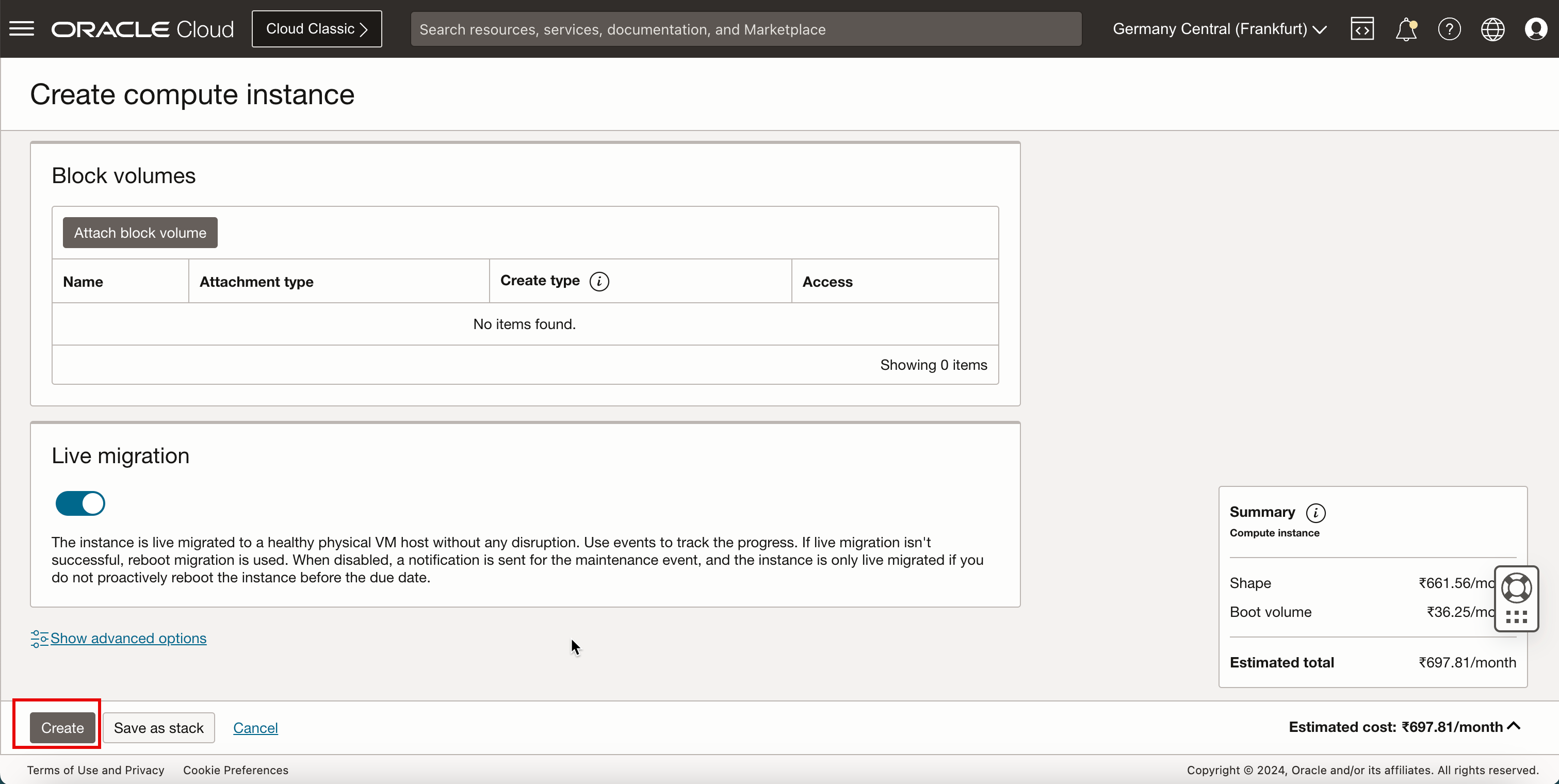

Faire défiler vers le bas.

-

Cliquez sur Créer.

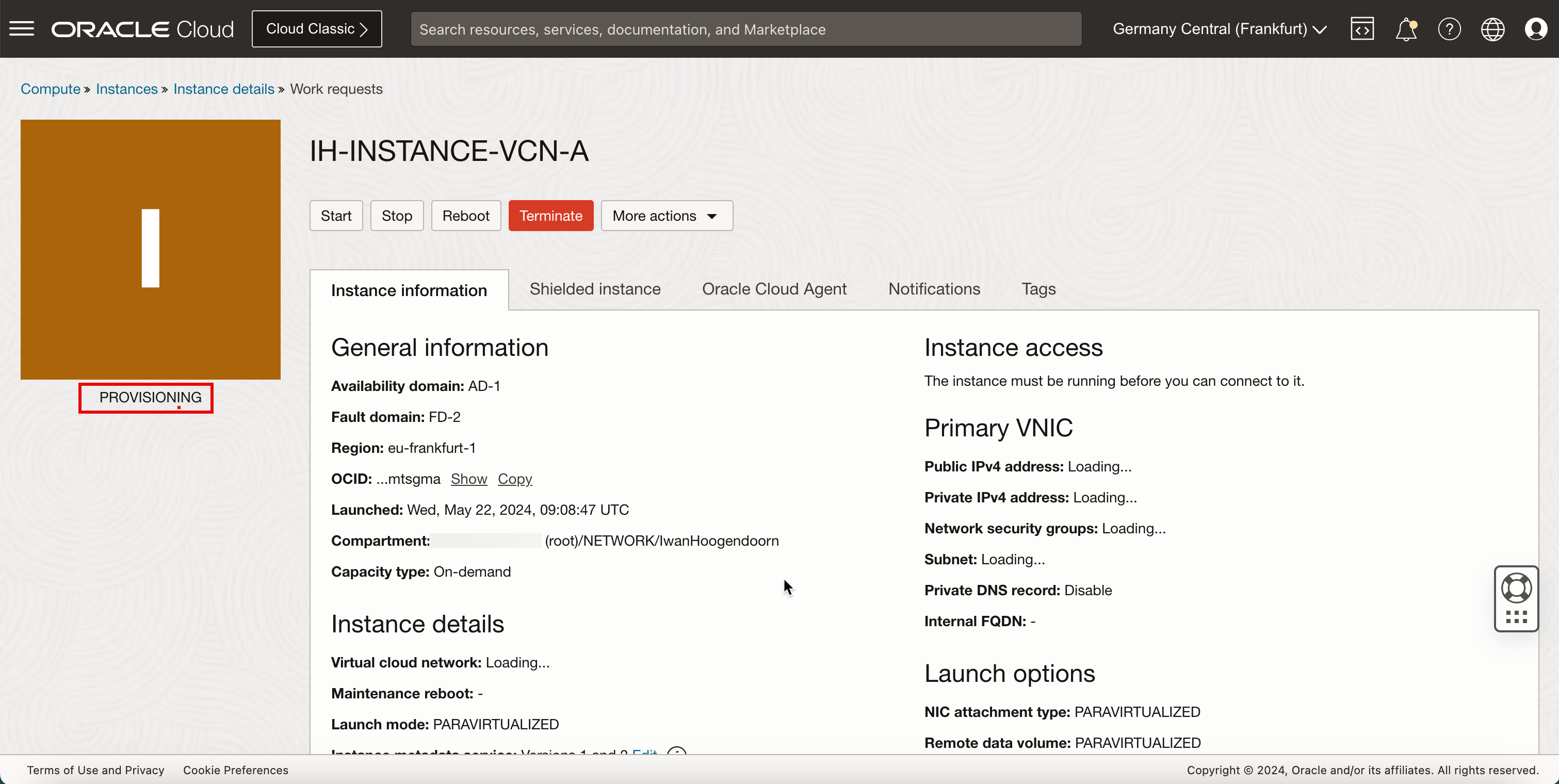

-

Notez que l'état est Provisionnement.

- Notez que l'état passe à RUNNING.

- Notez l'adresse IP privée pour plus tard.

- Cliquez sur Instances pour retourner à la page des instances.

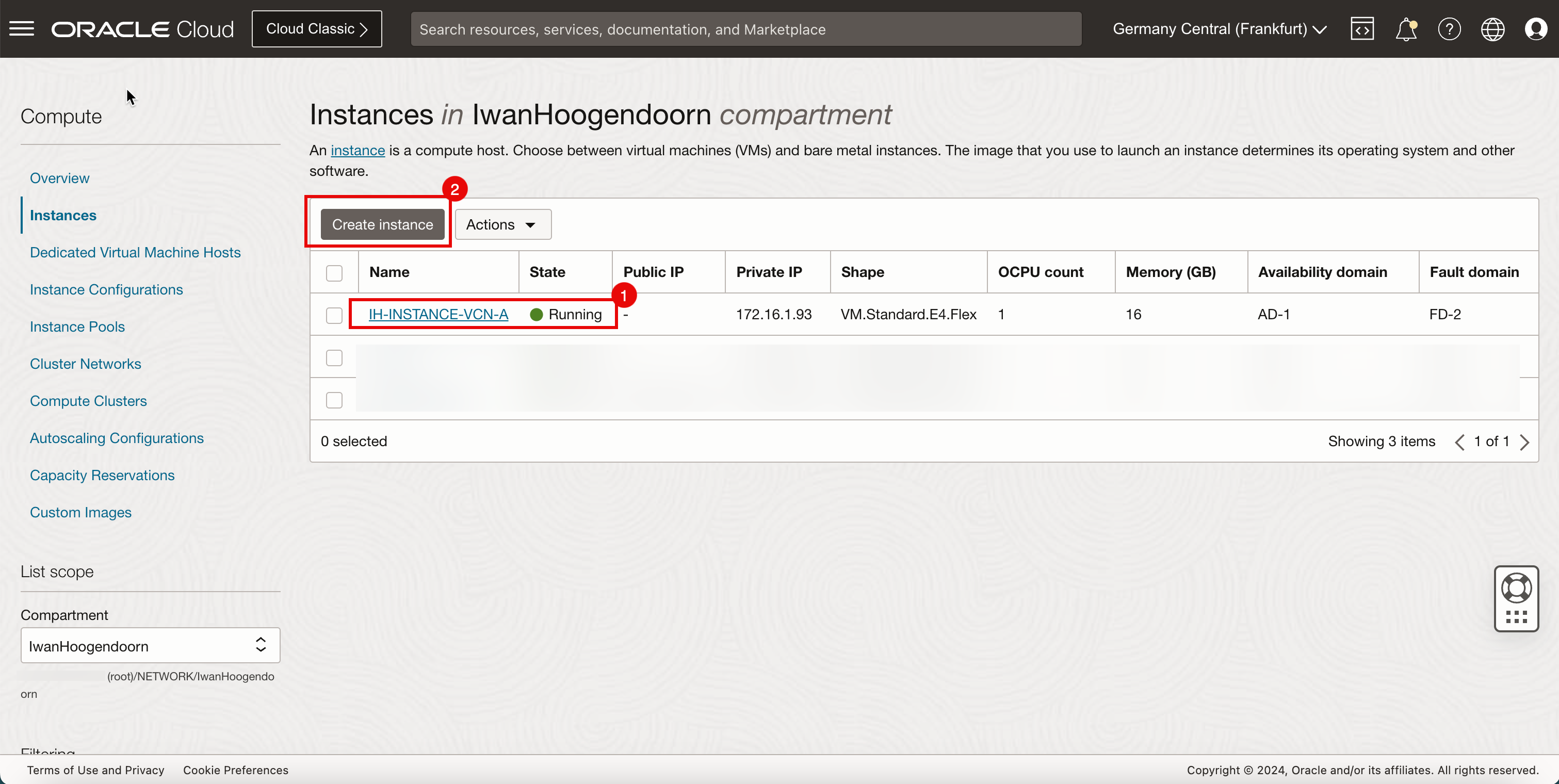

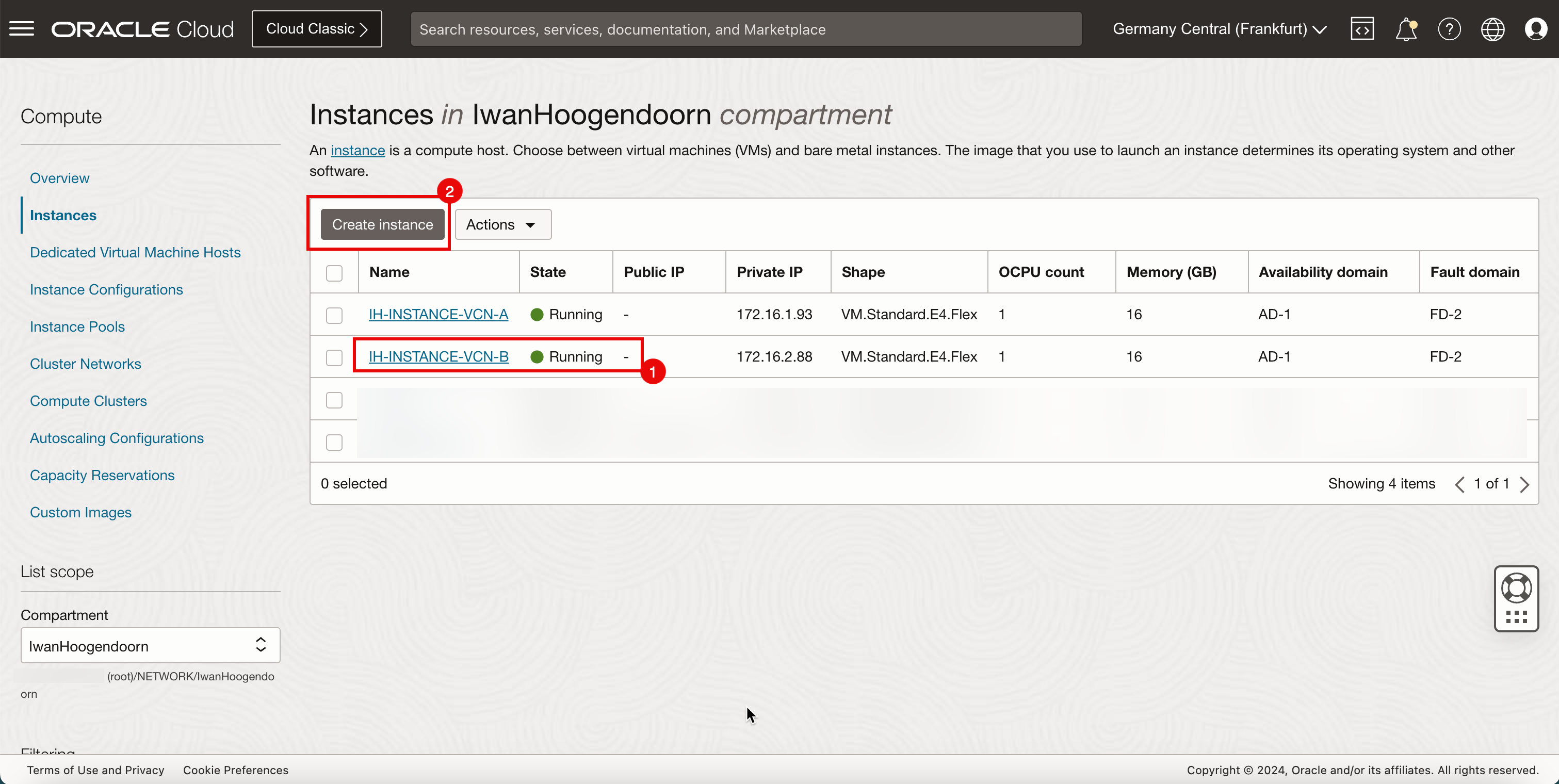

- Notez que l'instance A est en cours d'exécution.

- Cliquez sur Créer une instance pour créer l'instance suivante.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

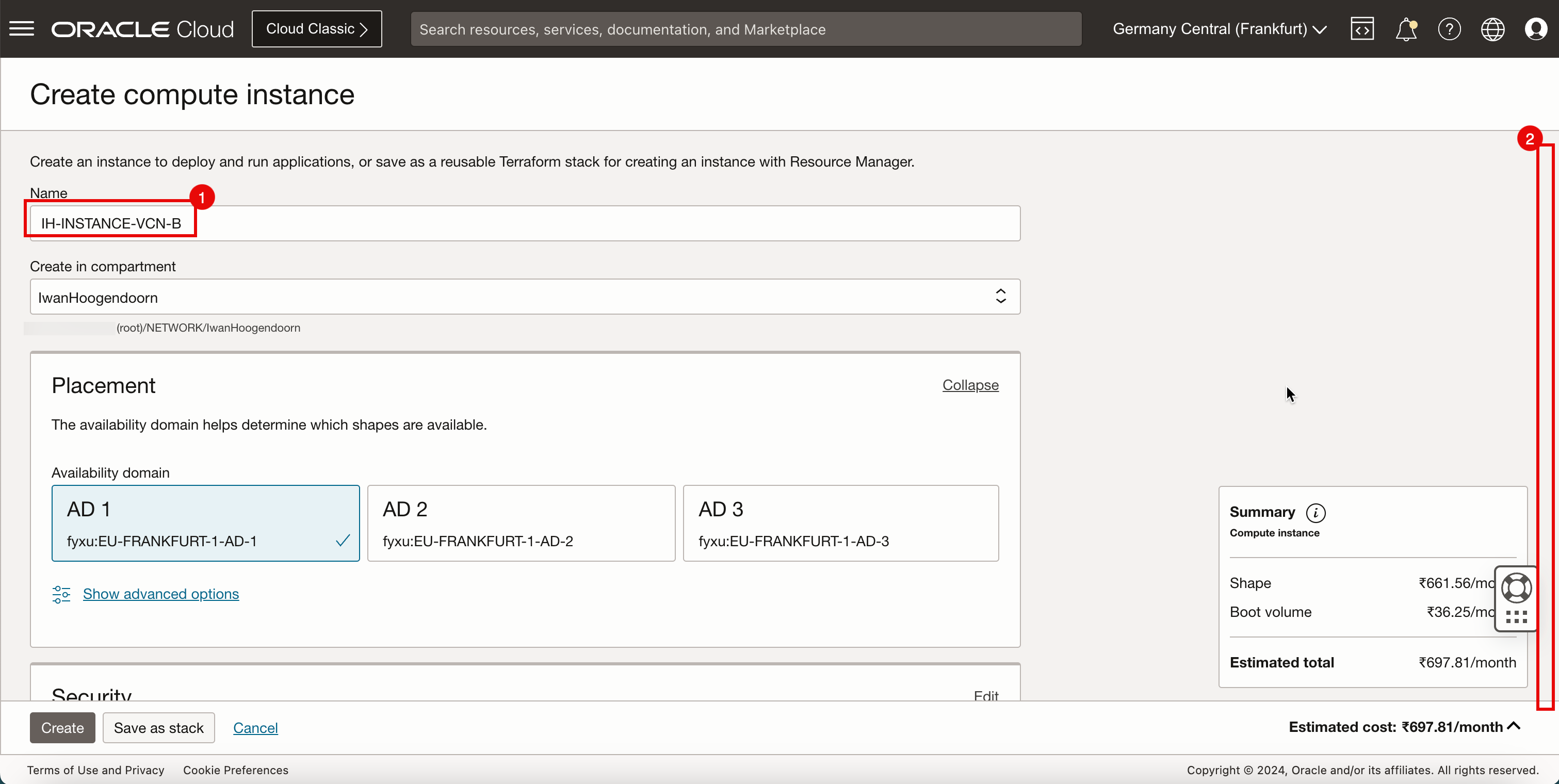

Créer une instance dans le VCN satellite B

Dans le VCN satellite B, nous créerons une instance Linux simple qui agira comme point d'extrémité de réseau que nous pouvons utiliser pour tester nos flux de routage.

Instance de client B satellite

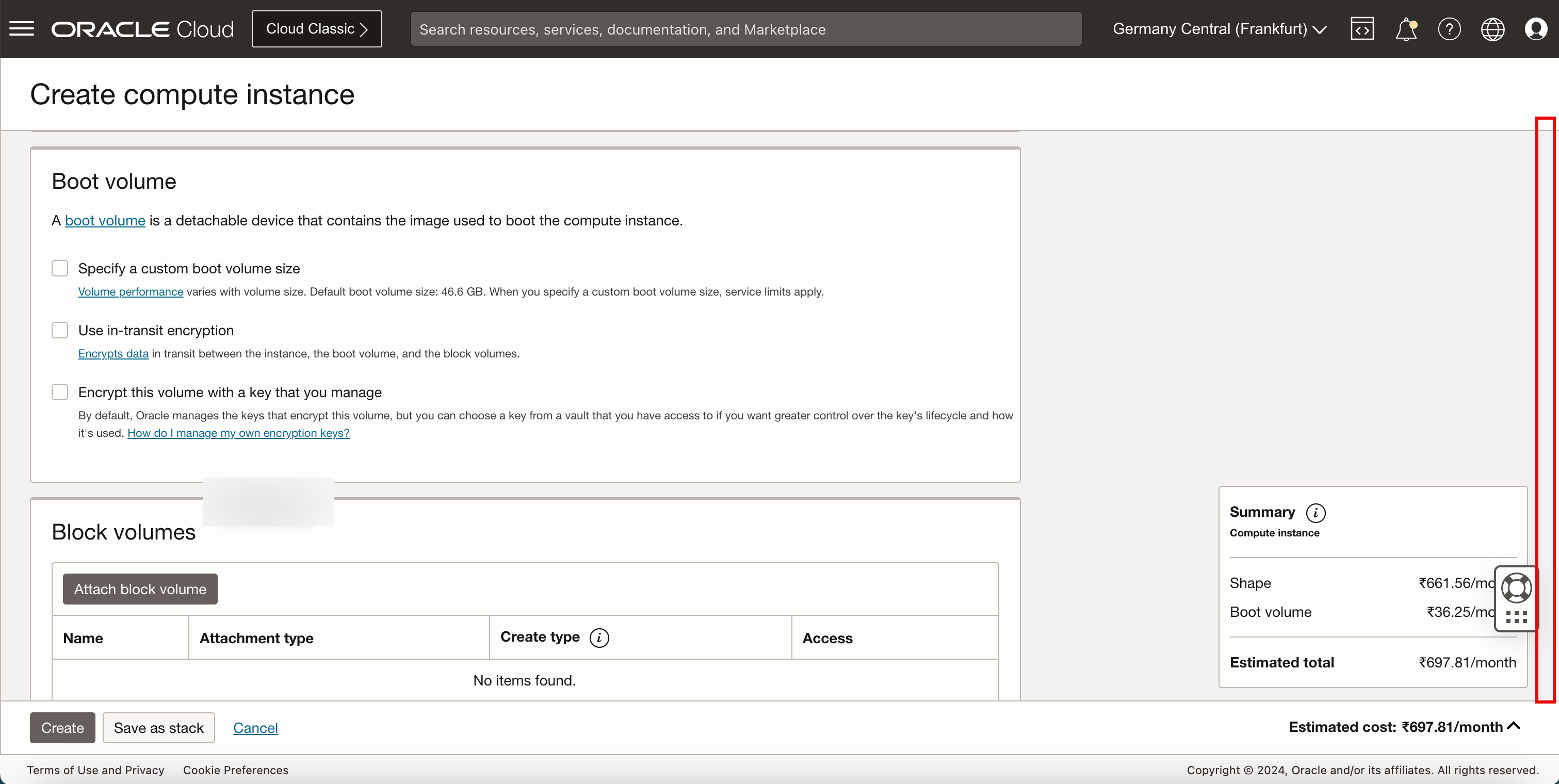

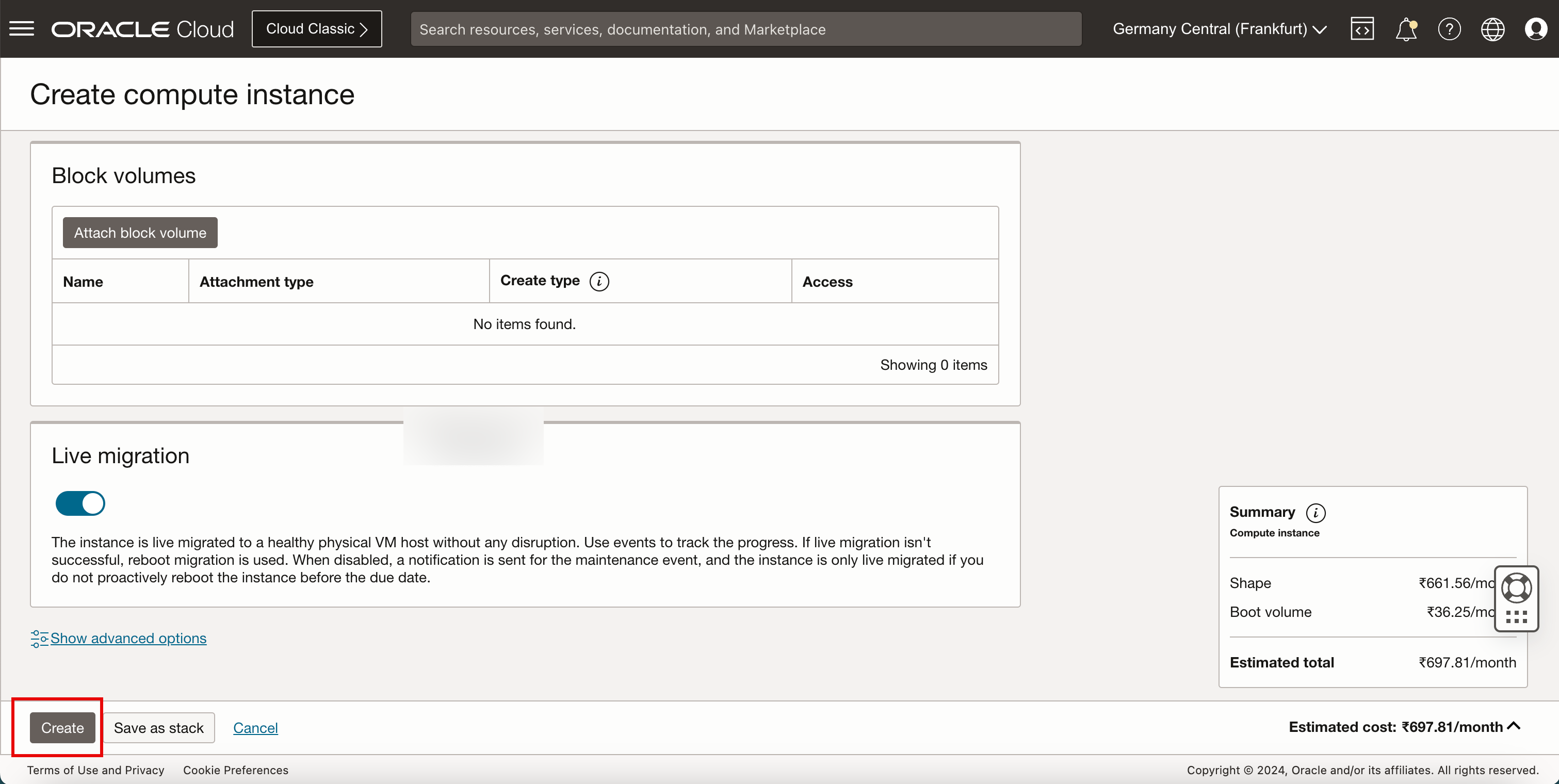

-

Créer une instance.

- Entrez le nom de l'instance.

- Faire défiler vers le bas.

-

Faire défiler vers le bas.

- Dans Réseau principal, sélectionnez Sélectionner un réseau en nuage virtuel existant.

- Dans VCN, sélectionnez SPOKE-VCN-B.

- Dans le sous-réseau, sélectionnez Sélectionner un sous-réseau existant.

- Sélectionnez le sous-réseau privé dans le VCN satellite B.

- Faire défiler vers le bas.

- Dans Adresse IPv4 privée, sélectionnez Affecter automatiquement une adresse IPv4 privée.

- Faire défiler vers le bas.

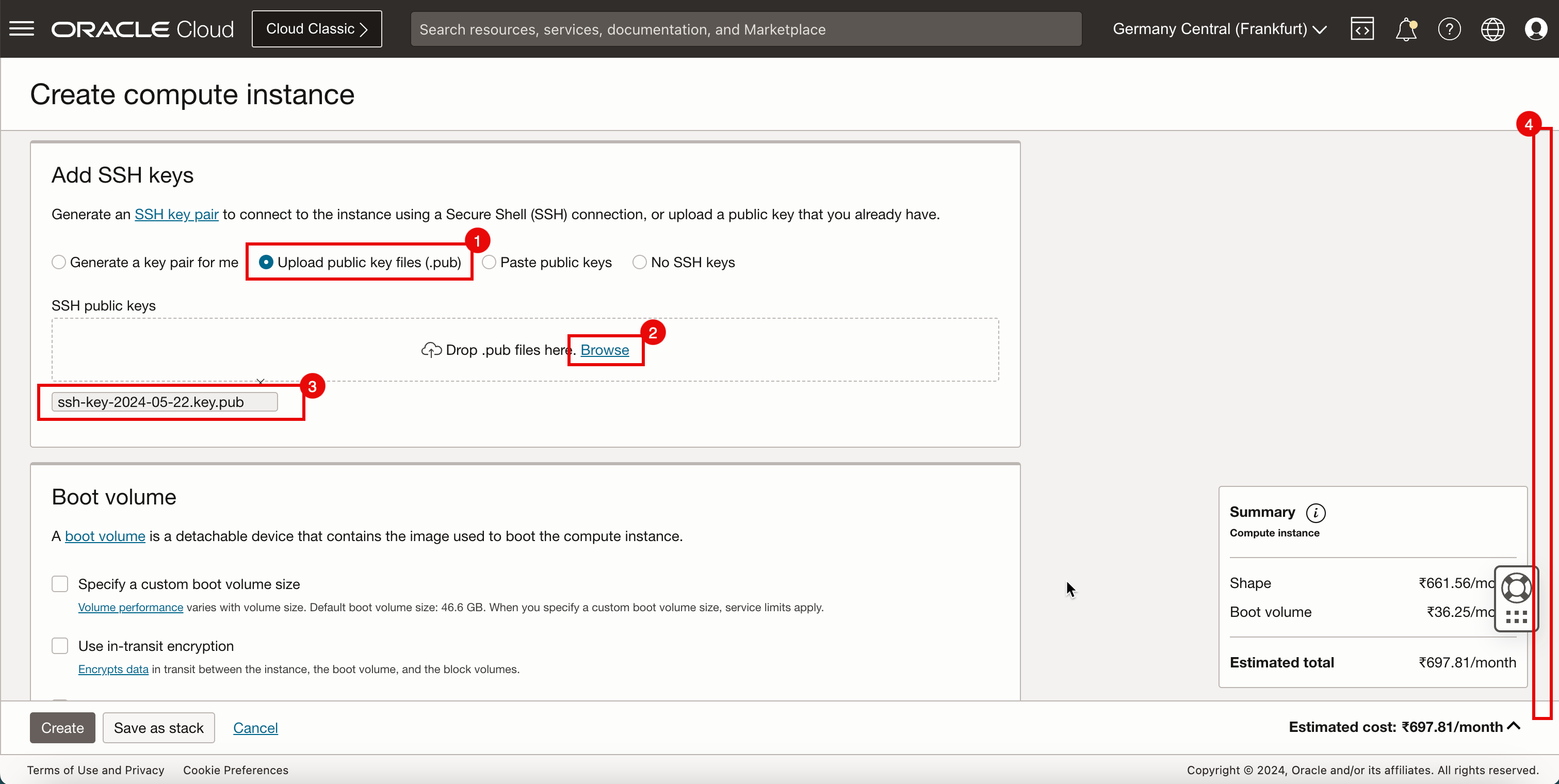

- Charger les fichiers de clé publique.

- Cliquez sur Parcourir. Sélectionnez le fichier de clé publique que vous avez enregistré lors de la création de l'instance A.

- Assurez-vous que la clé publique est sélectionnée.

- Faire défiler vers le bas.

-

Faire défiler vers le bas.

-

Cliquez sur Créer.

-

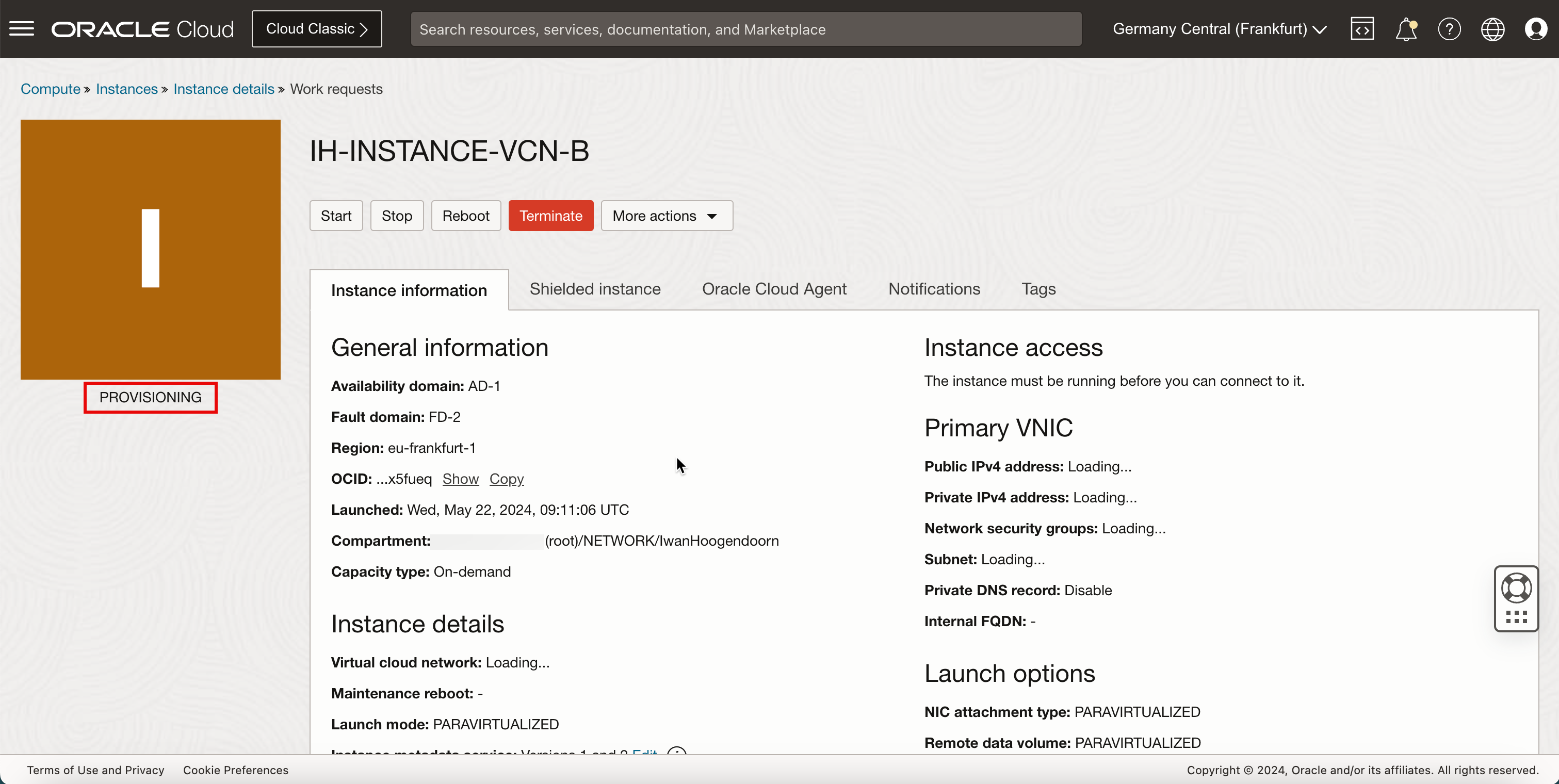

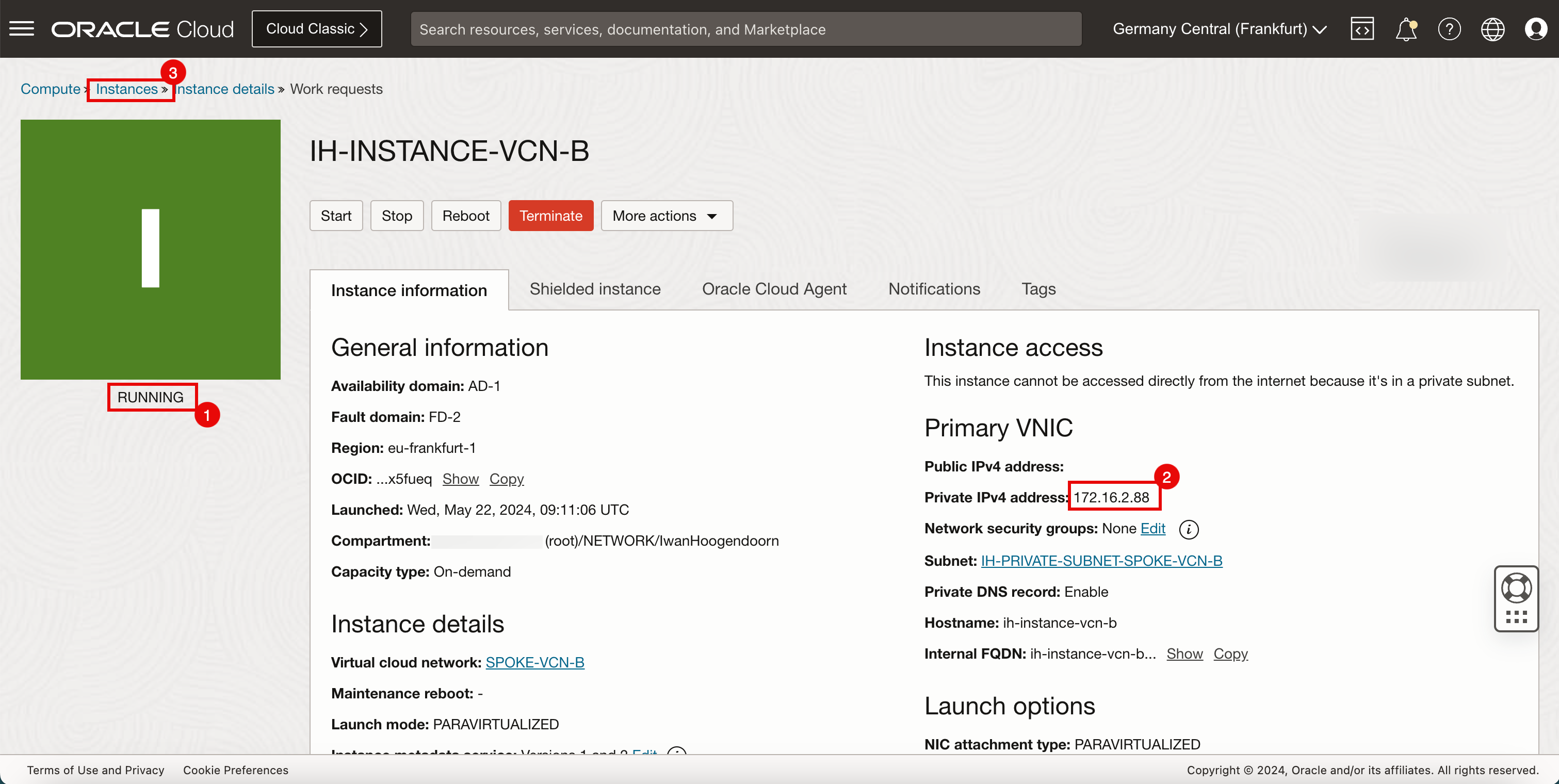

Notez que l'état est Provisionnement.

- Notez que l'état est modifié à Exécution.

- Notez l'adresse IP privée à utiliser ultérieurement.

- Cliquez sur Instances pour retourner à la page des instances.

- Notez que l'instance B est en cours d'exécution.

- Cliquez sur Créer une instance pour créer l'instance suivante.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

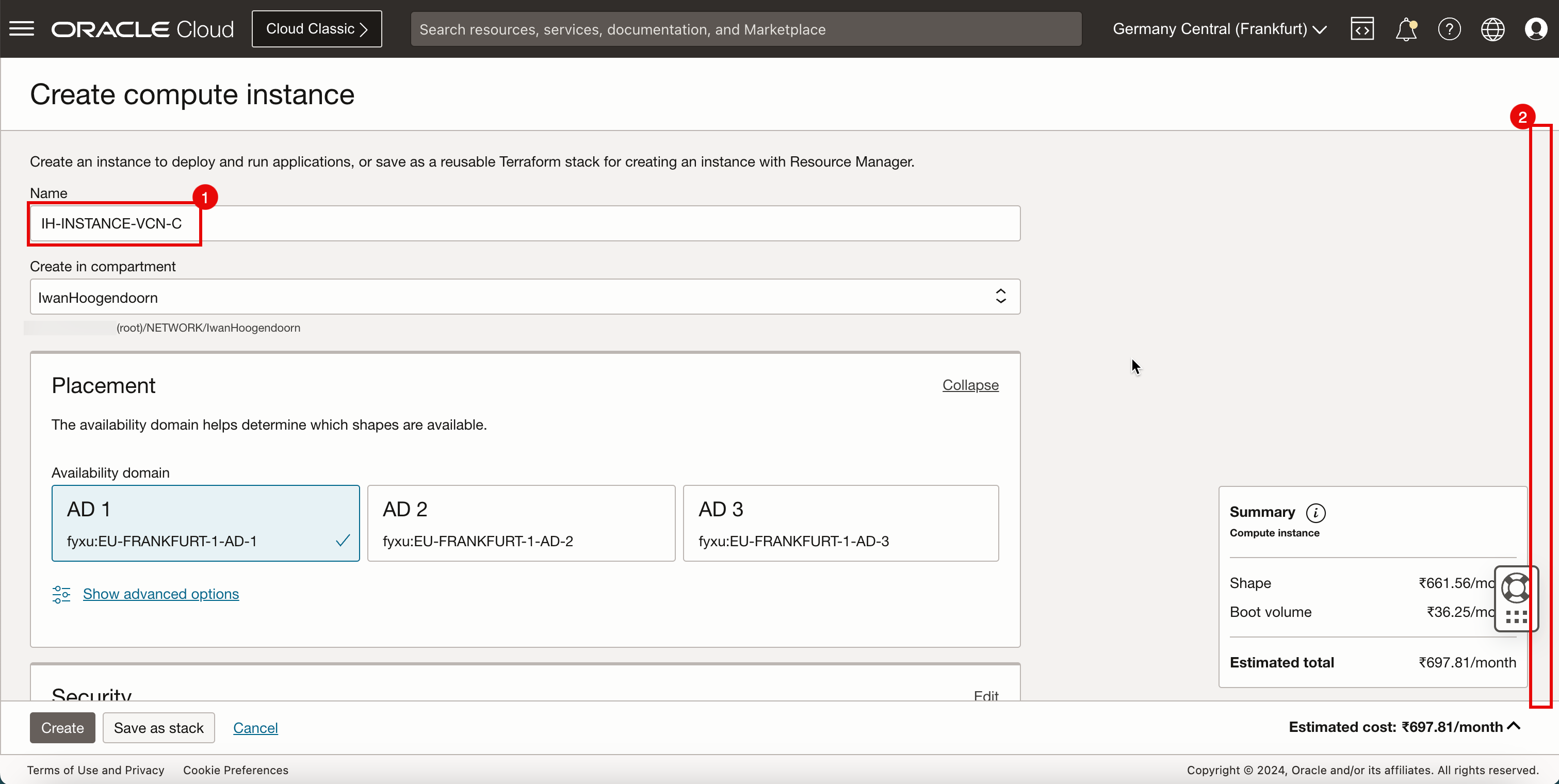

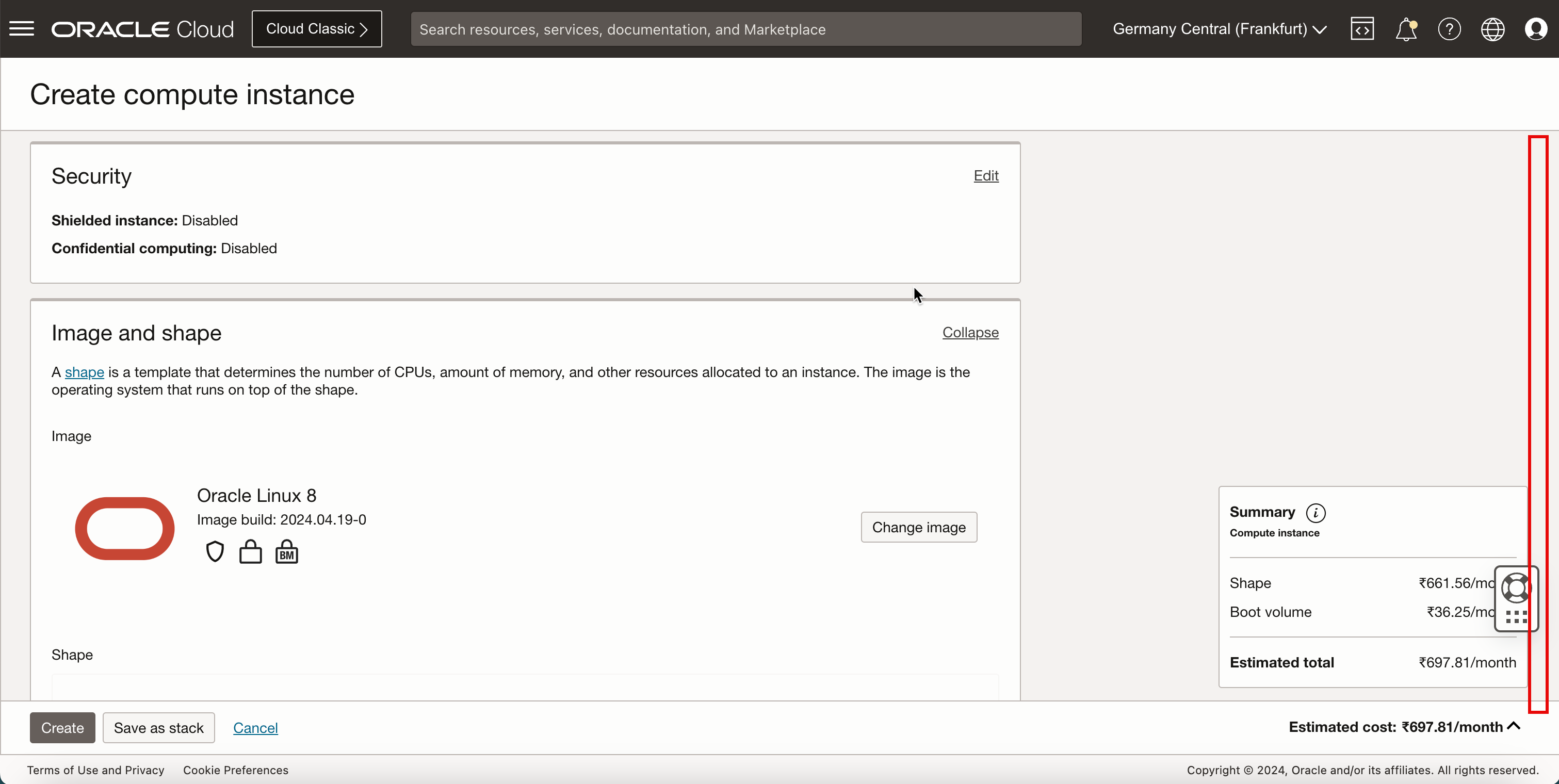

Créer une instance dans le VCN satellite C

Dans le VCN satellite C, nous créerons une instance Linux simple qui agira comme point d'extrémité de réseau que nous pouvons utiliser pour tester nos flux de routage.

Instance de client C satellite

-

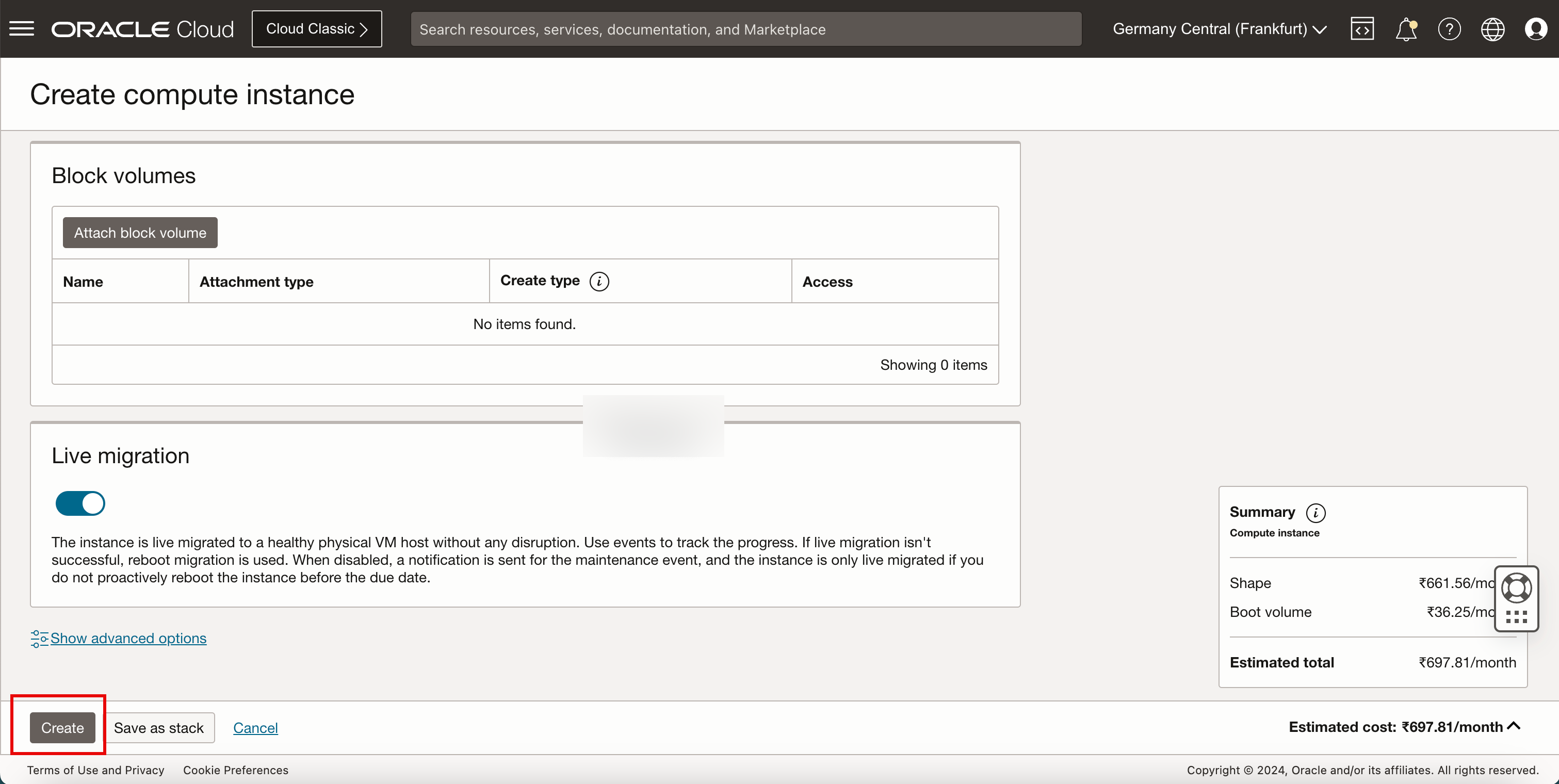

Créer une instance.

- Entrez le nom de l'instance.

- Faire défiler vers le bas.

-

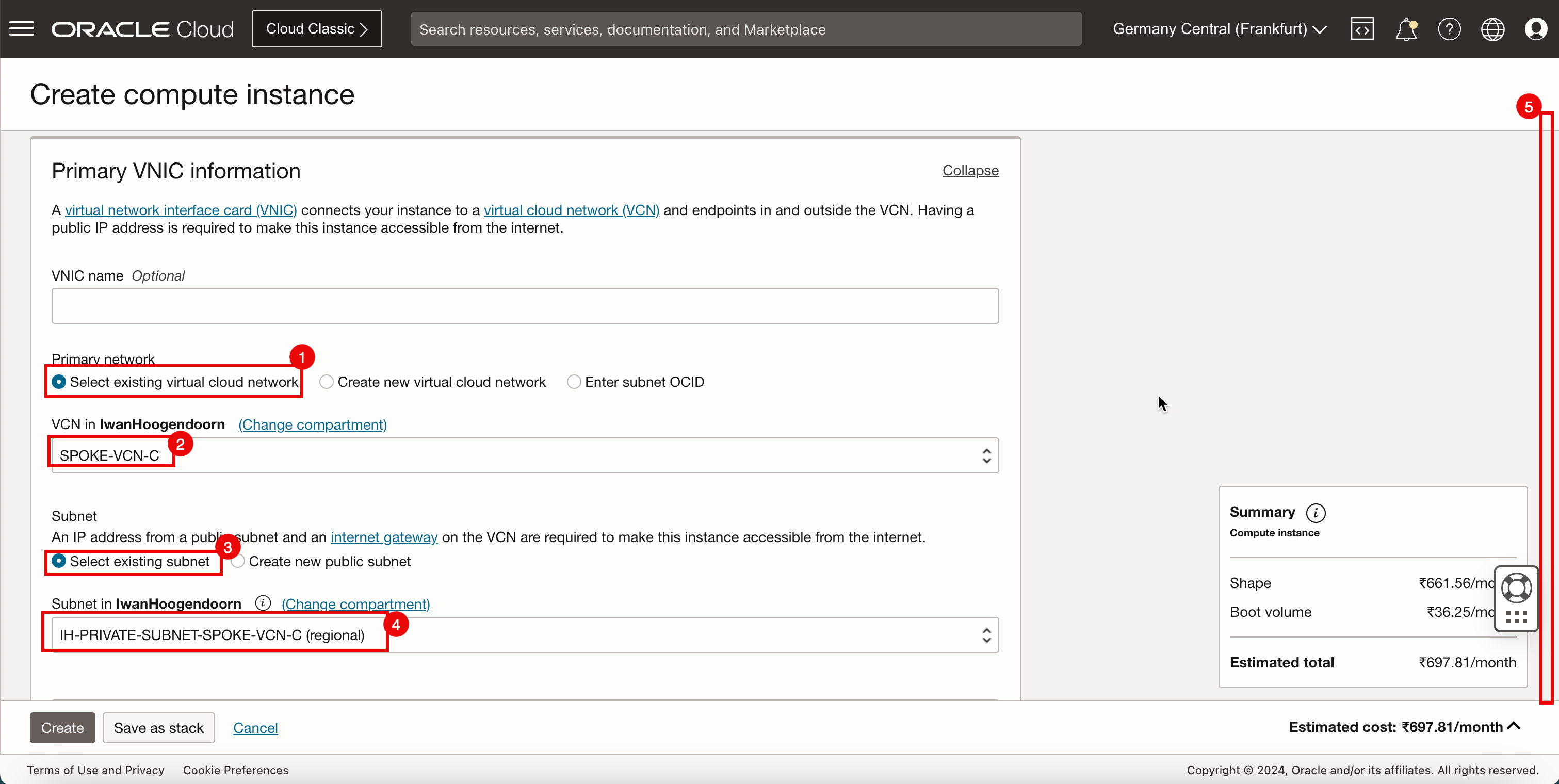

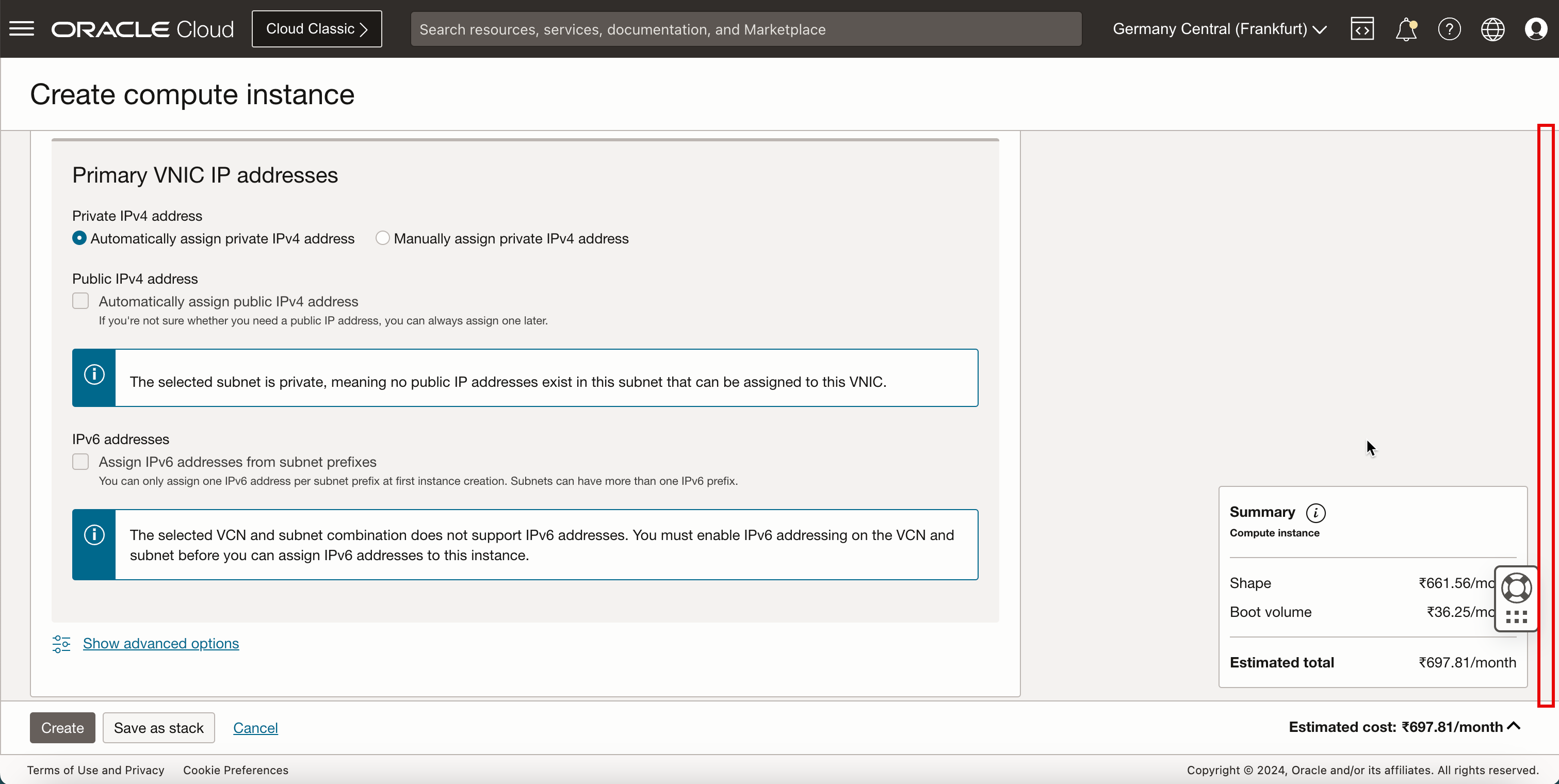

Faire défiler vers le bas.

- Dans Réseau principal, sélectionnez Sélectionner un réseau en nuage virtuel existant.

- Dans VCN, sélectionnez SPOKE-VCN-C.

- Dans le sous-réseau, sélectionnez Sélectionner un sous-réseau existant.

- Sélectionnez le sous-réseau privé dans le VCN satellite C.

- Faire défiler vers le bas.

- Dans Adresse IPv4 privée, sélectionnez Affecter automatiquement une adresse IPv4 privée.

- Faire défiler vers le bas.

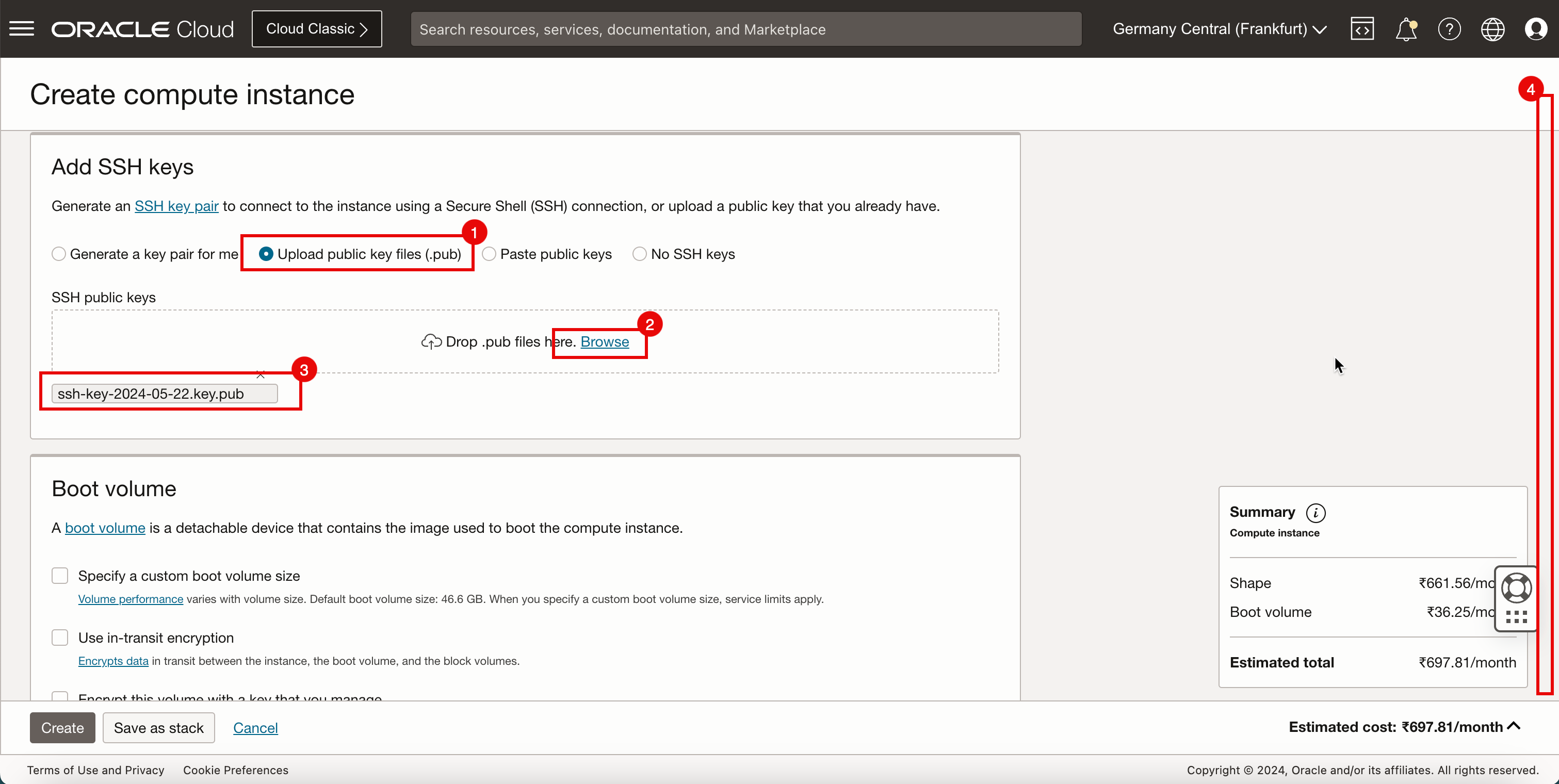

- Charger les fichiers de clé publique.

- Cliquez sur Parcourir. Sélectionnez le fichier de clé publique que vous avez enregistré lors de la création de l'instance A.

- Assurez-vous que la clé publique est sélectionnée

- Faire défiler vers le bas.

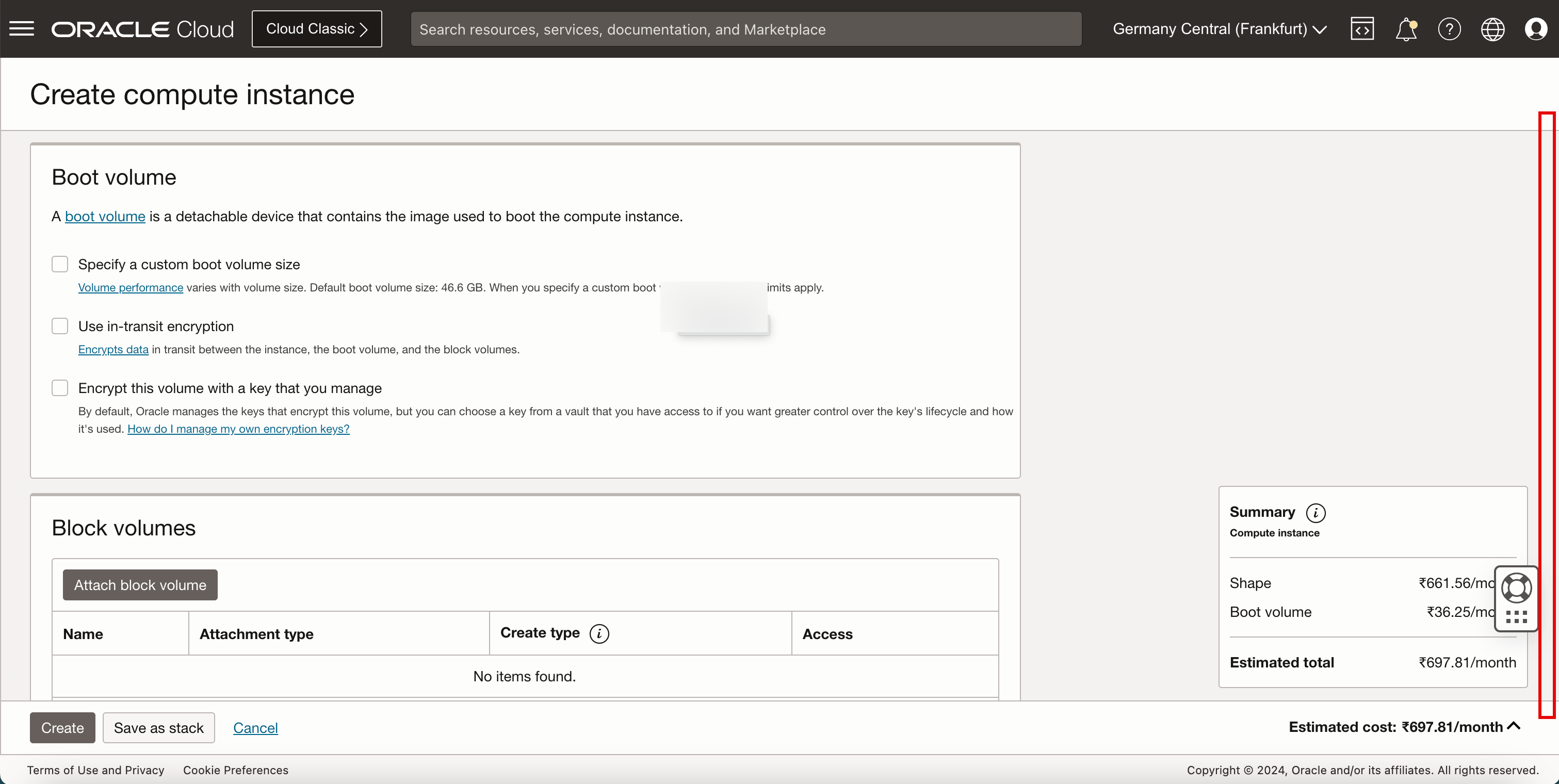

-

Faire défiler vers le bas.

-

Cliquez sur Créer.

-

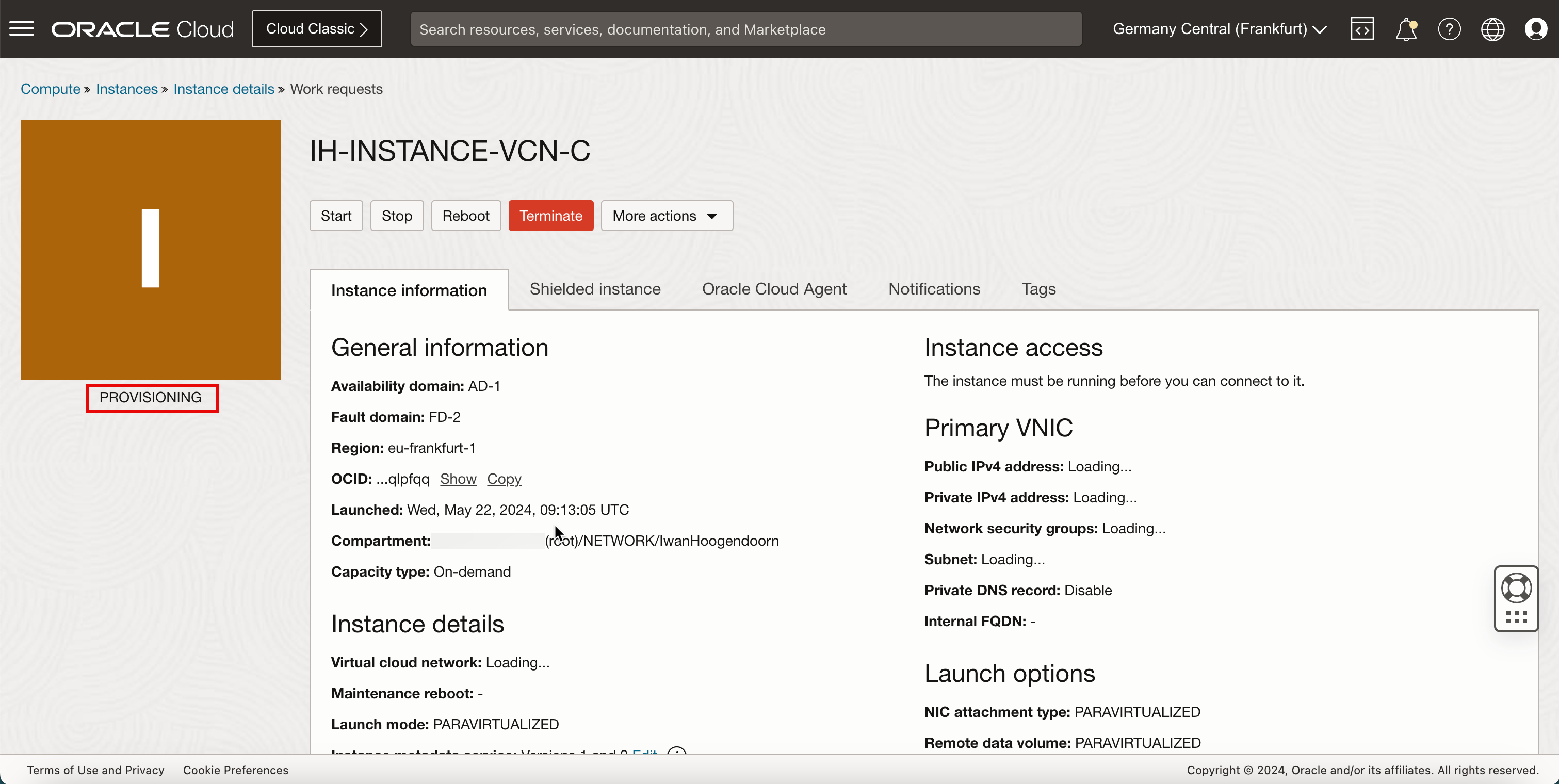

Notez que l'état est Provisionnement.

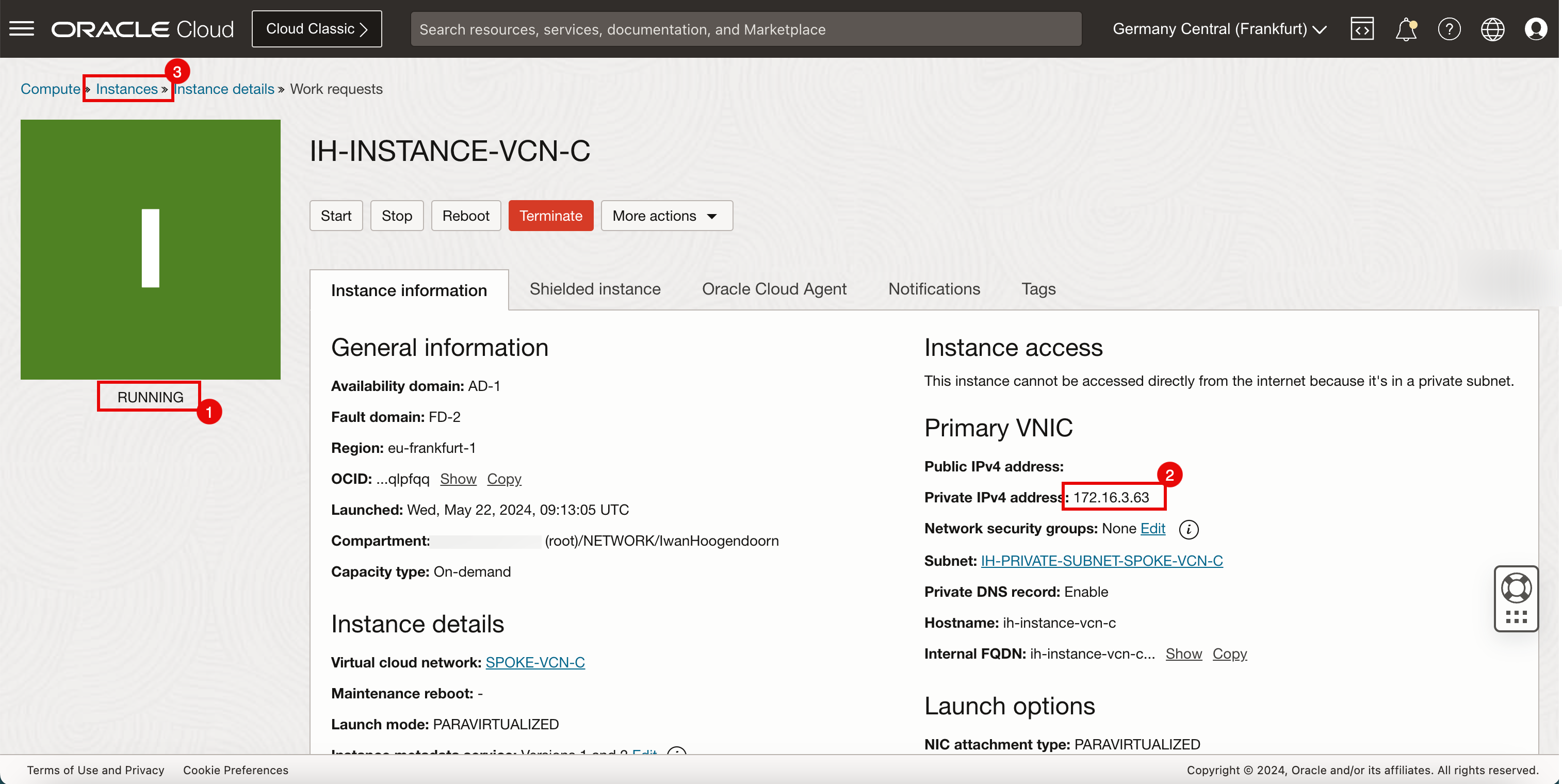

- Notez que l'état passe à RUNNING.

- Notez l'adresse IP privée pour plus tard.

- Cliquez sur Instances pour retourner à la page des instances

-

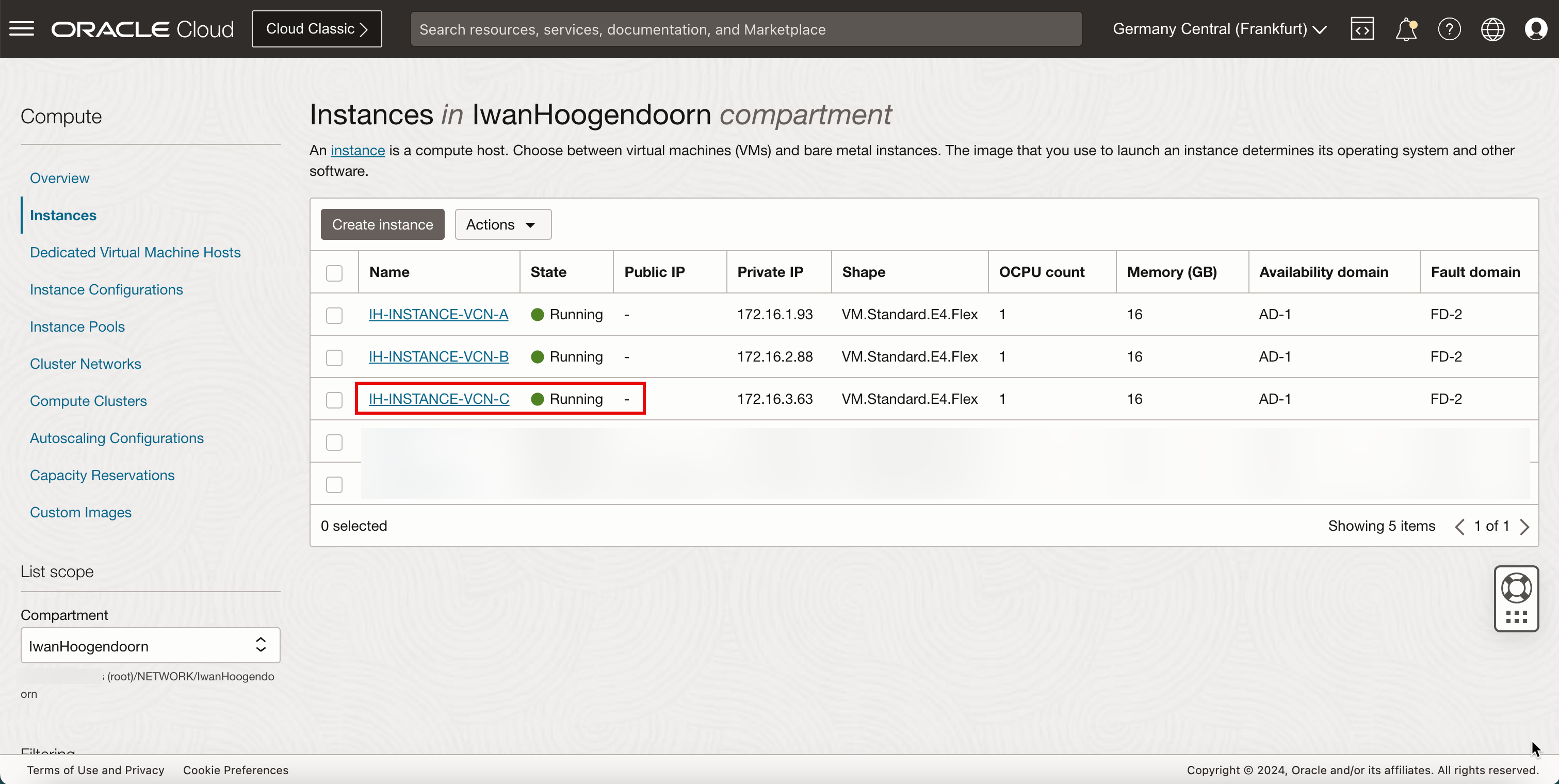

Notez que l'instance C est en cours d'exécution.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

Tâche 5 : Ajouter une instance de pare-feu pfSense dans le VCN central

La dernière instance dont nous avons besoin pour notre configuration réseau est un pare-feu. Par exemple, il peut s'agir de tout pare-feu comme le pare-feu de réseau OCI. Dans ce tutoriel, nous utiliserons le pare-feu pfSense.

Pour créer une instance pfSense (hub-fw) qui peut servir de pare-feu dans votre environnement OCI, utilisez ce tutoriel.

Note : Créez l'instance pfSense avant de poursuivre le tutoriel.

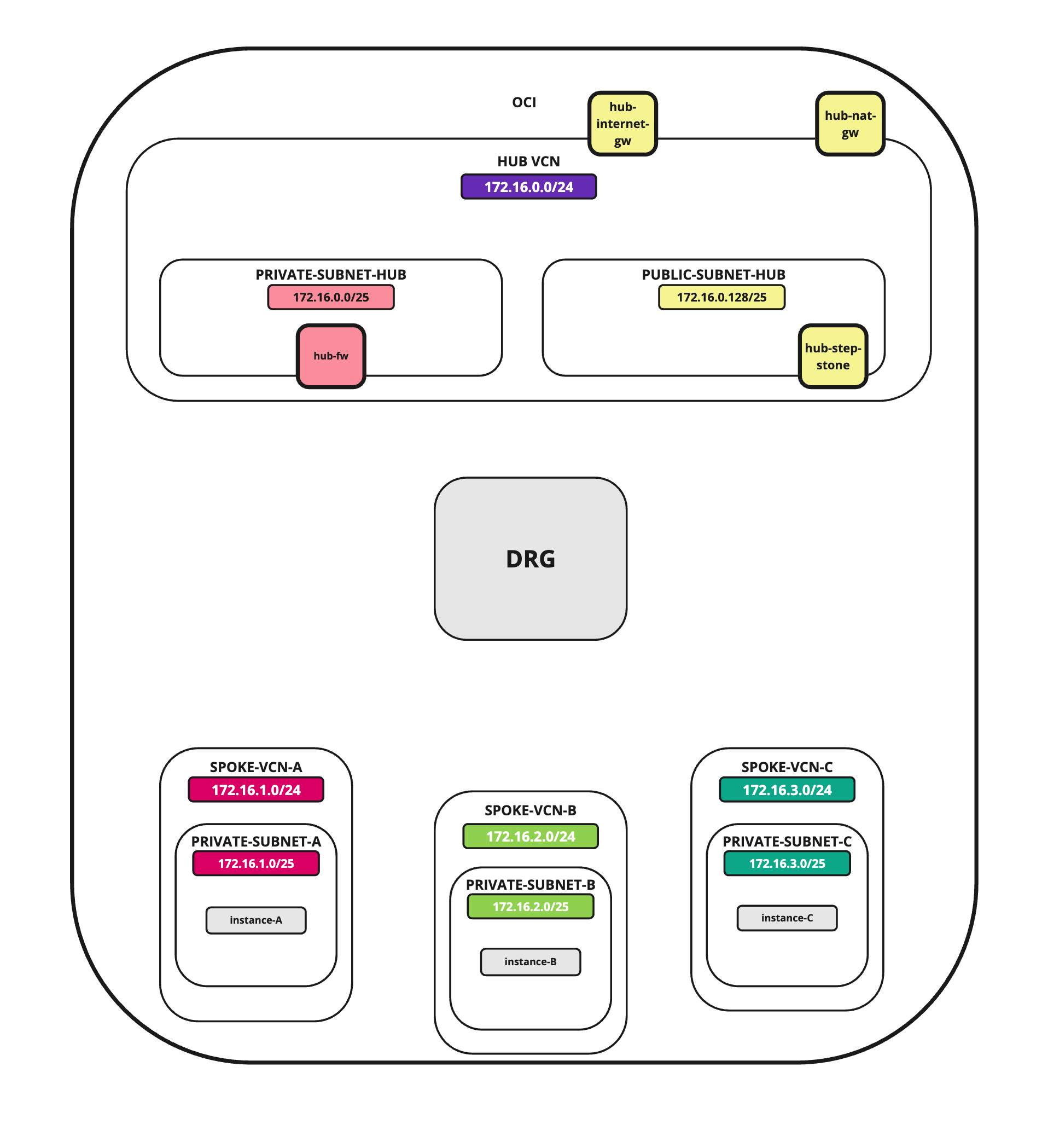

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

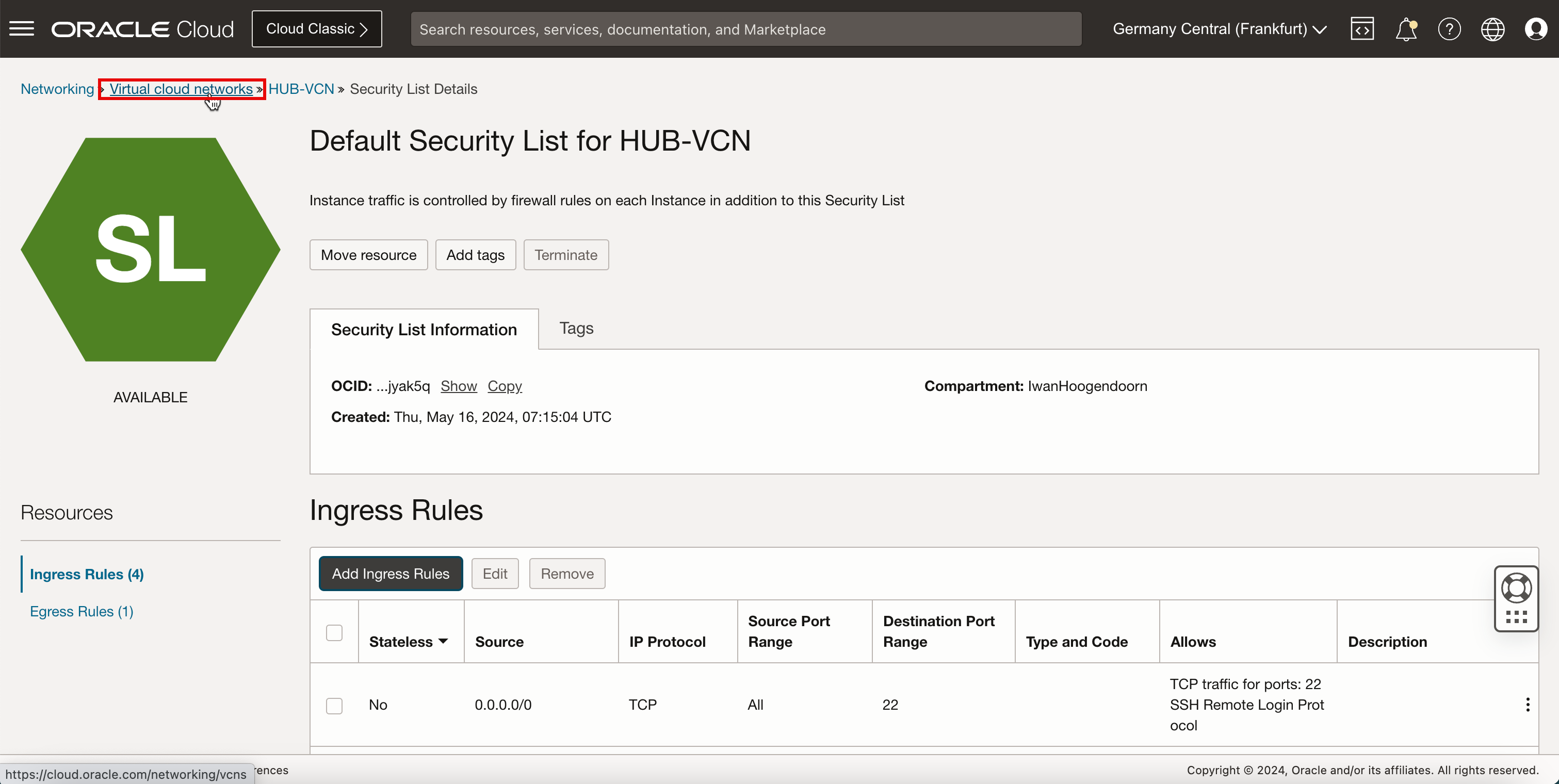

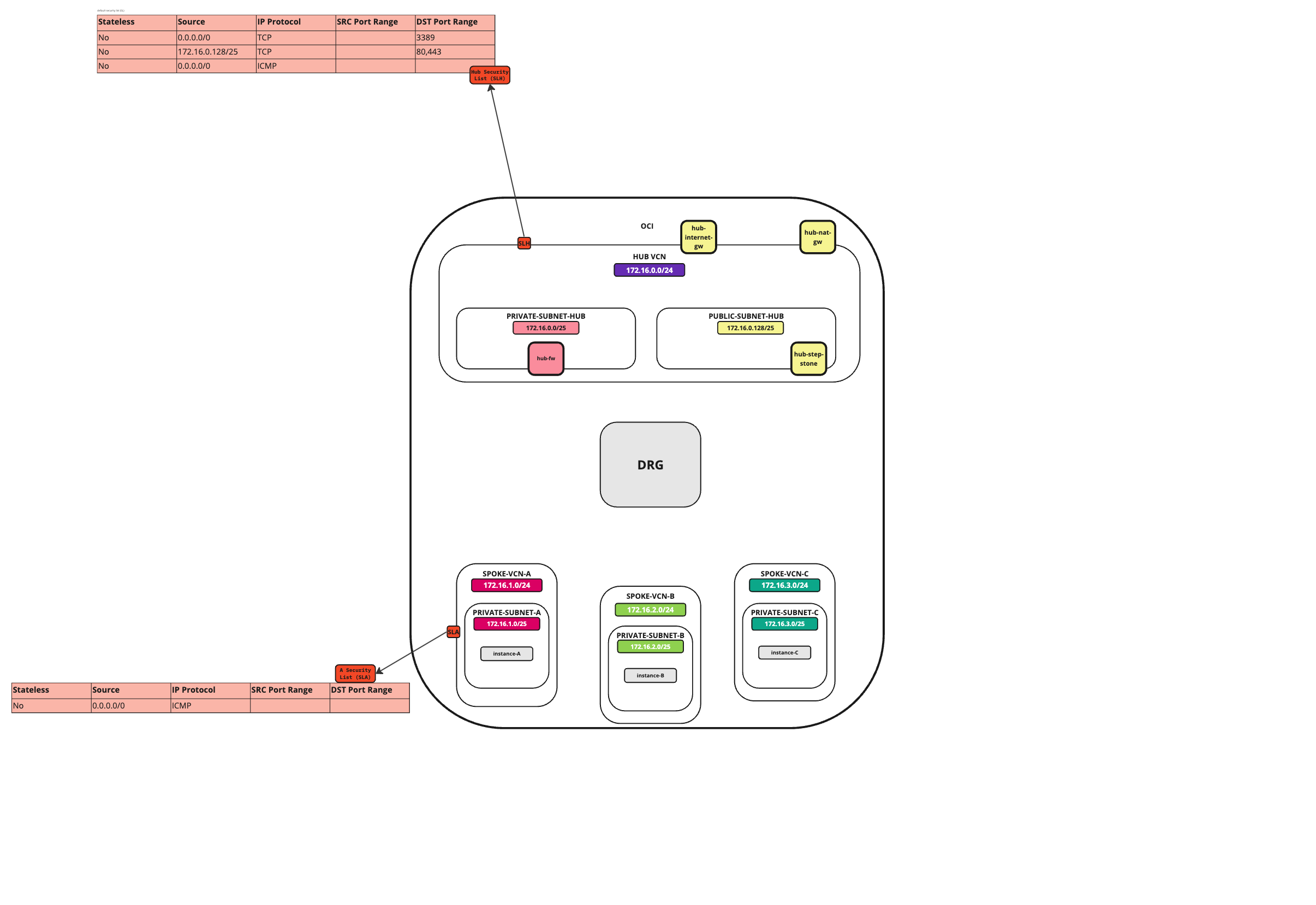

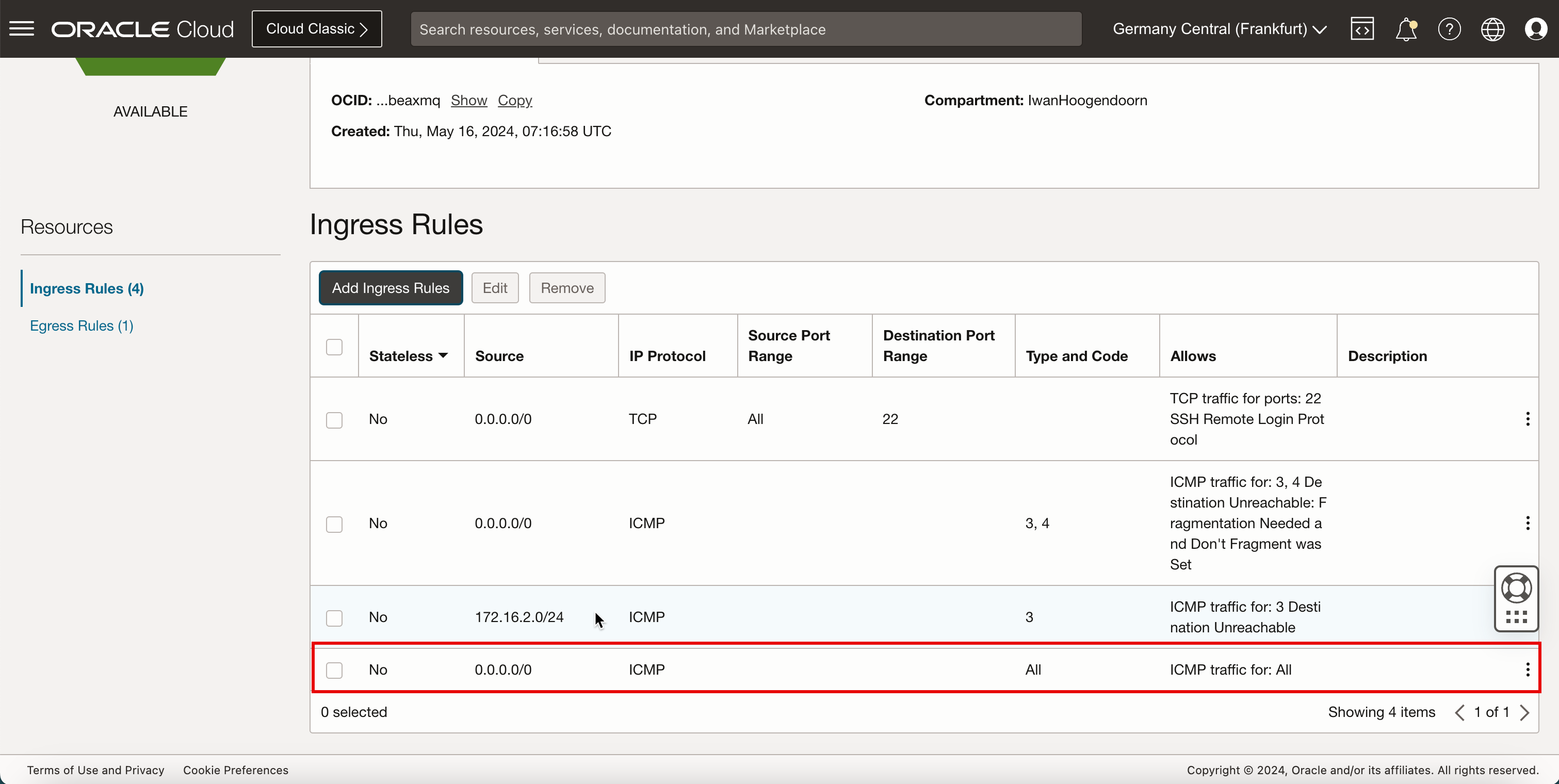

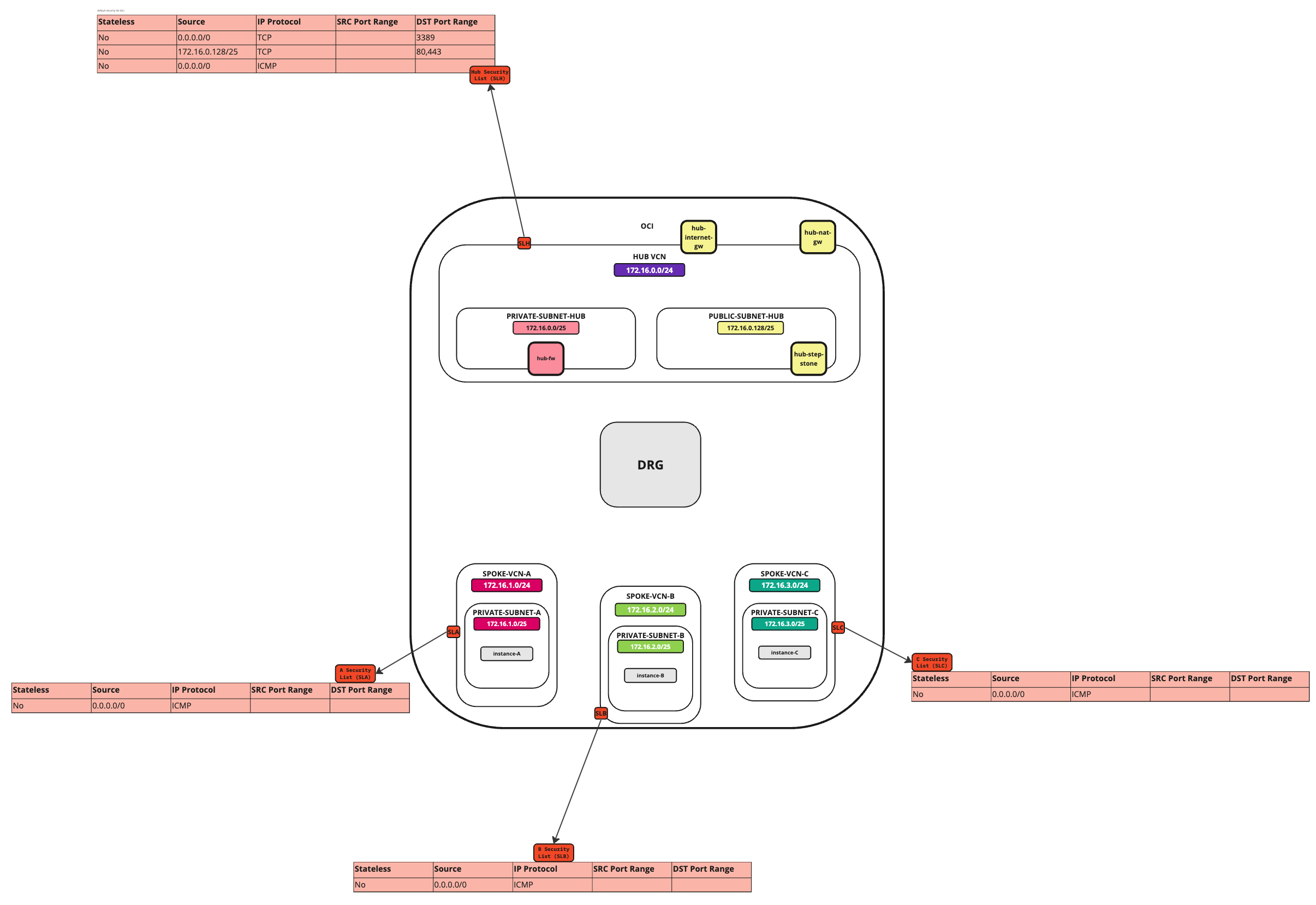

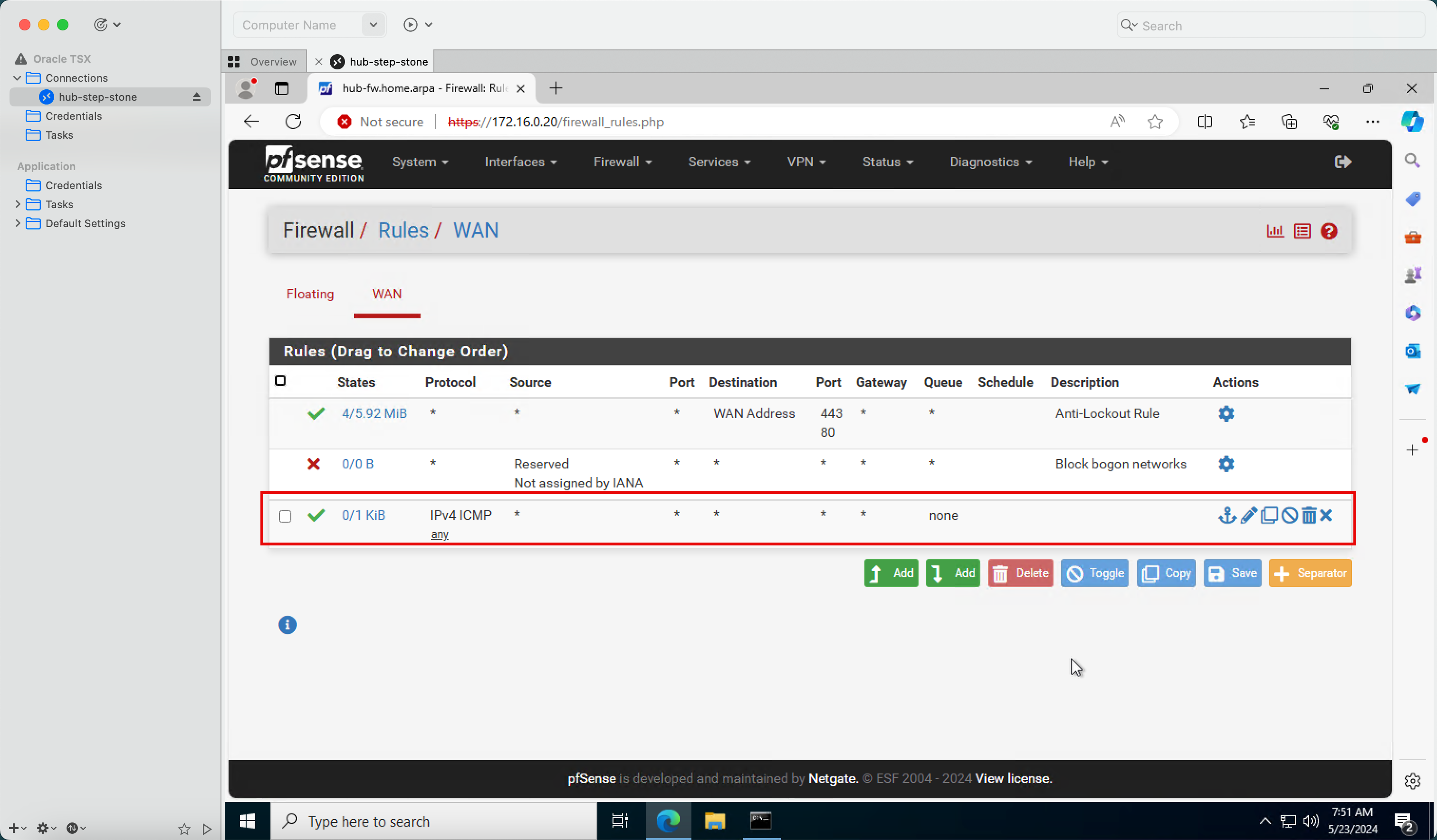

Tâche 6 : Ouvrir les règles de pare-feu dans les listes de sécurité

Dans un environnement OCI, il existe plusieurs couches de sécurité de réseau. Par défaut, tout le trafic réseau entrant est bloqué pour la plupart des protocoles et des ports. Pour rendre les tests avec ping possibles, nous allons ouvrir les ports ICMP sur le concentrateur et les réseaux en nuage virtuels satellites afin d'autoriser tout le trafic ICMP qui entre dans le VCN.

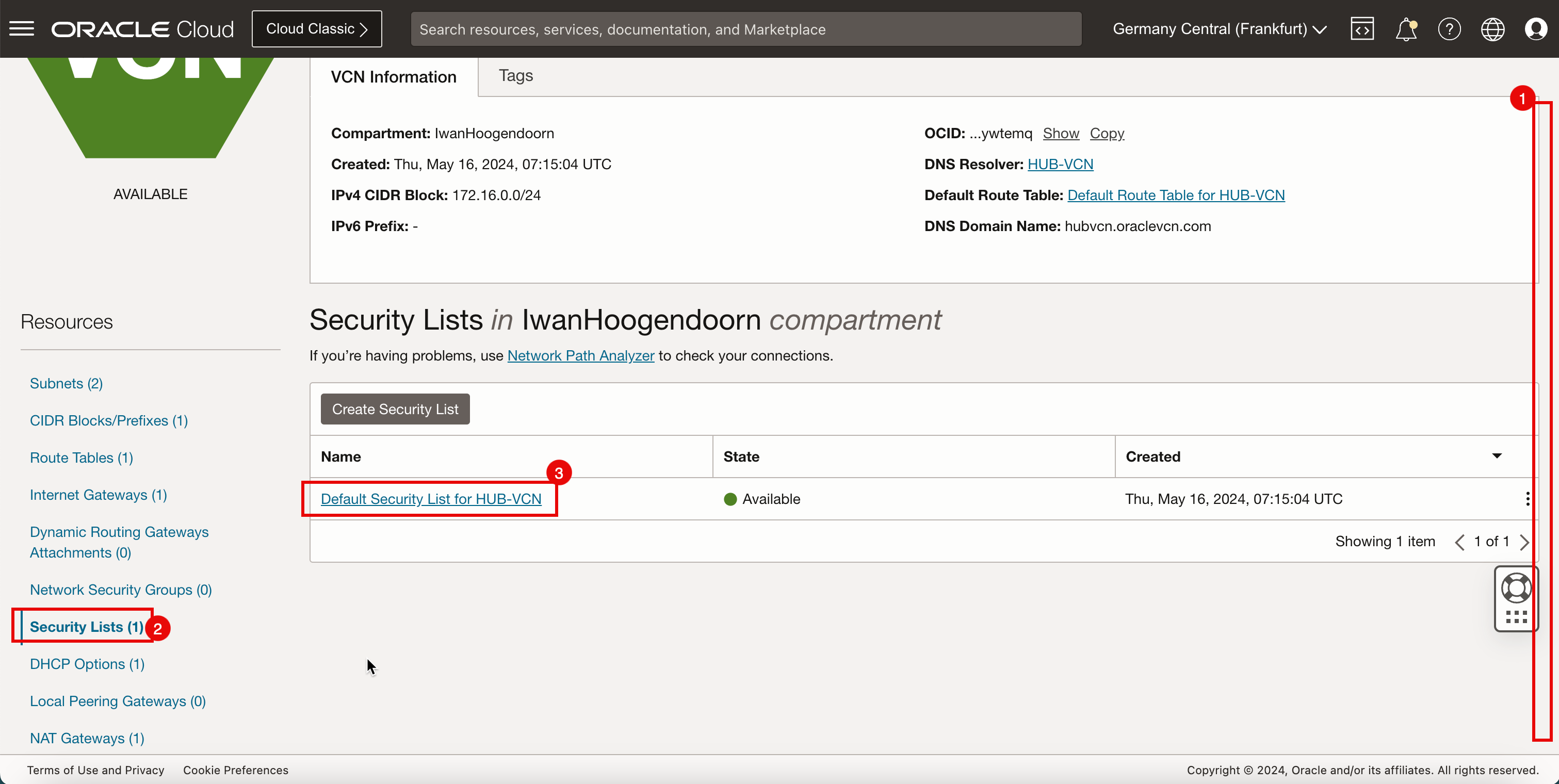

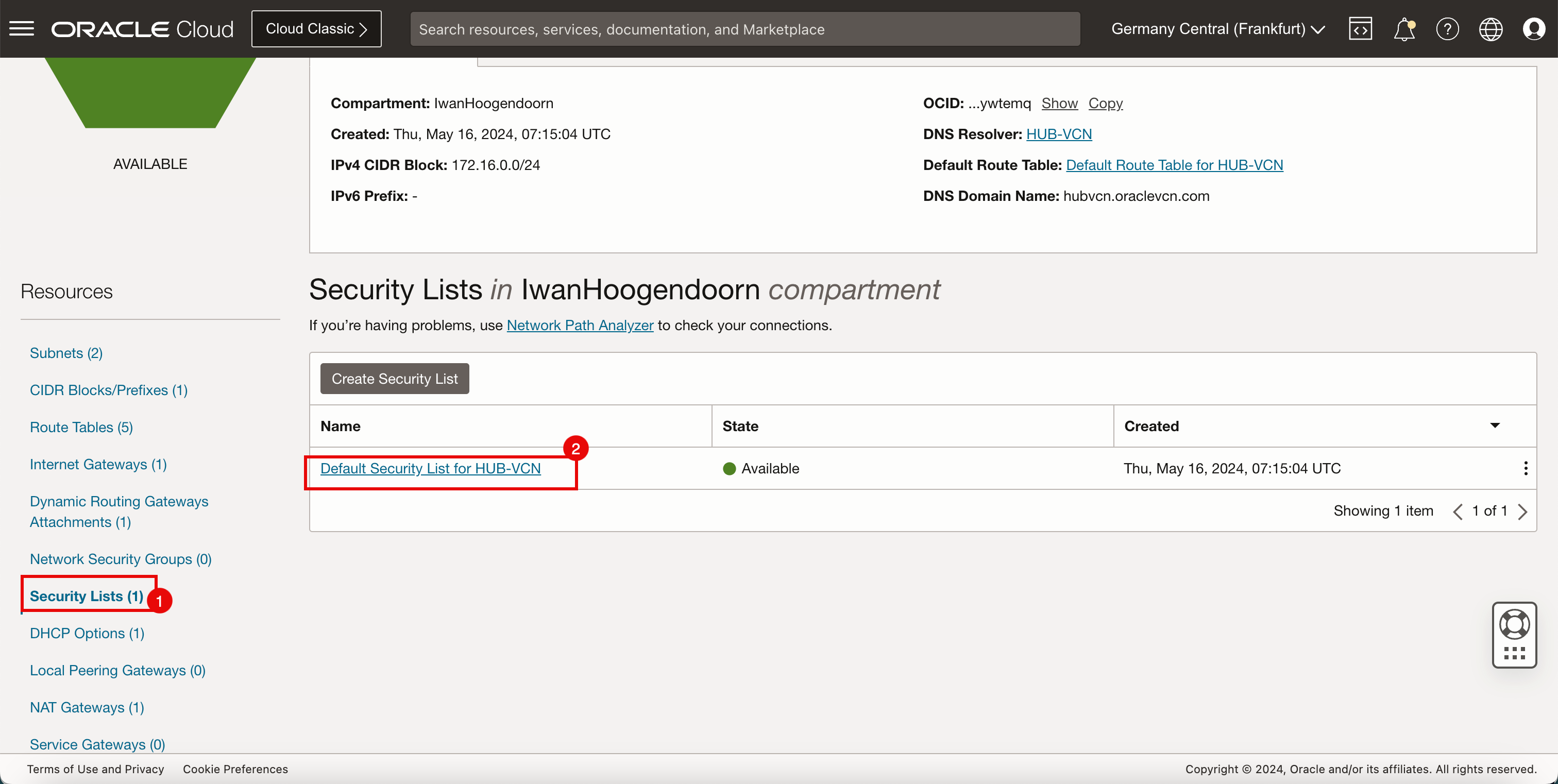

Ajouter une règle entrante dans le VCN central

-

Allez à la console OCI.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseaux en nuage virtuels ou naviguez jusqu'à Réseaux et Réseaux en nuage virtuels.

-

Sélectionnez le VCN central auquel votre pare-feu pfSense est attaché.

- Faire défiler vers le bas.

- Cliquez sur Listes de sécurité.

- Cliquez sur Liste de sécurité par défaut pour le VCN HUB.

-

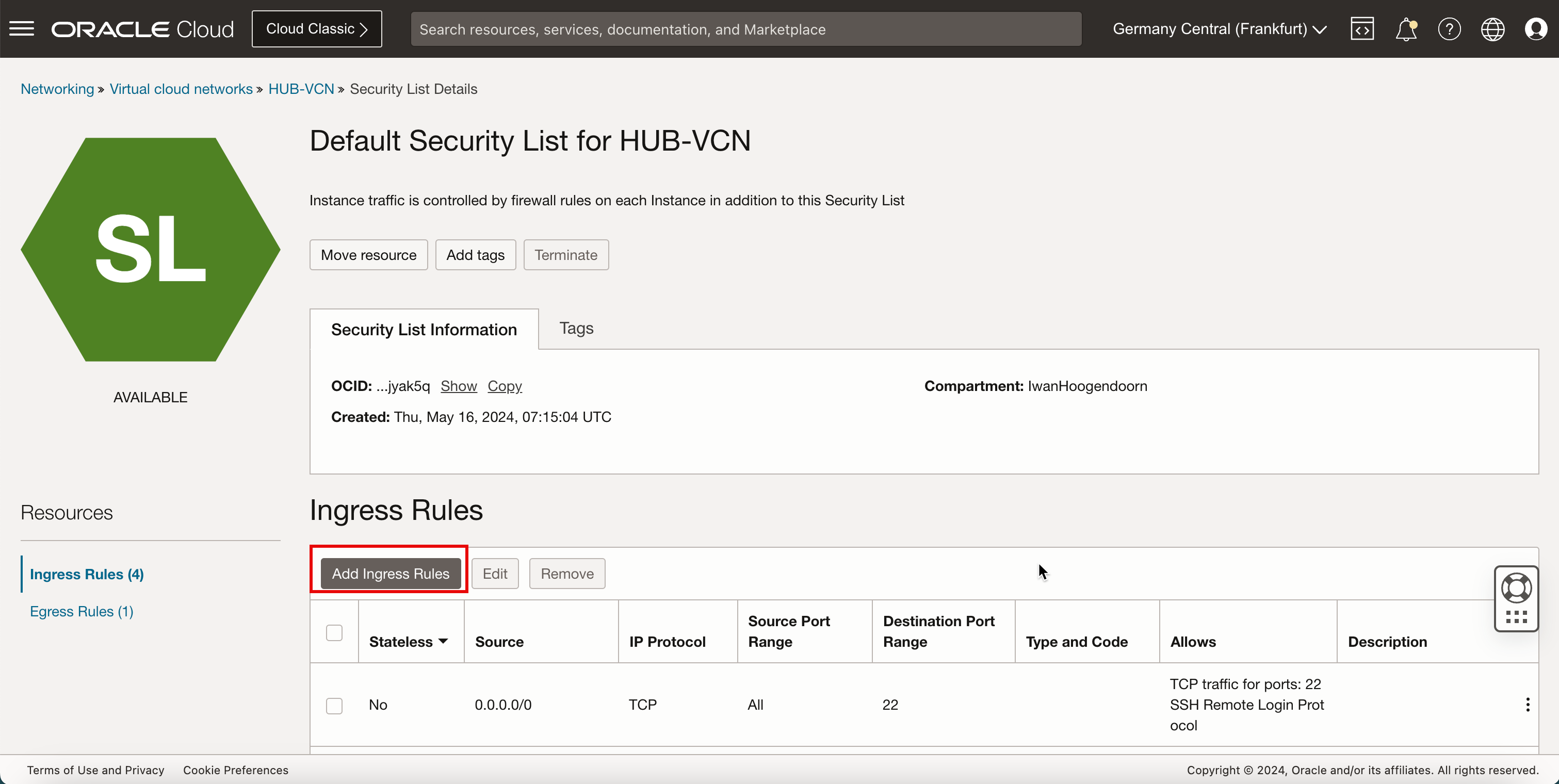

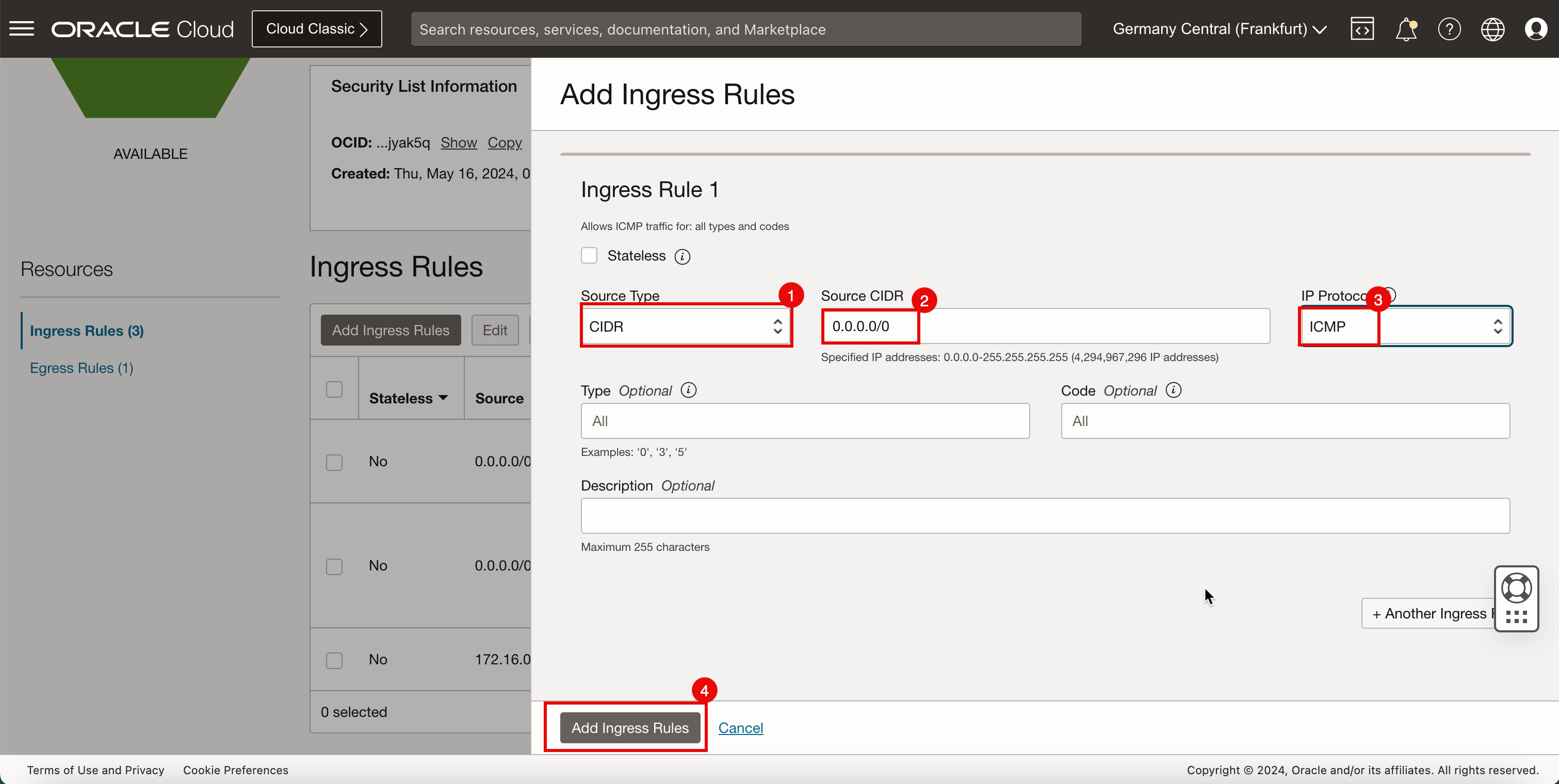

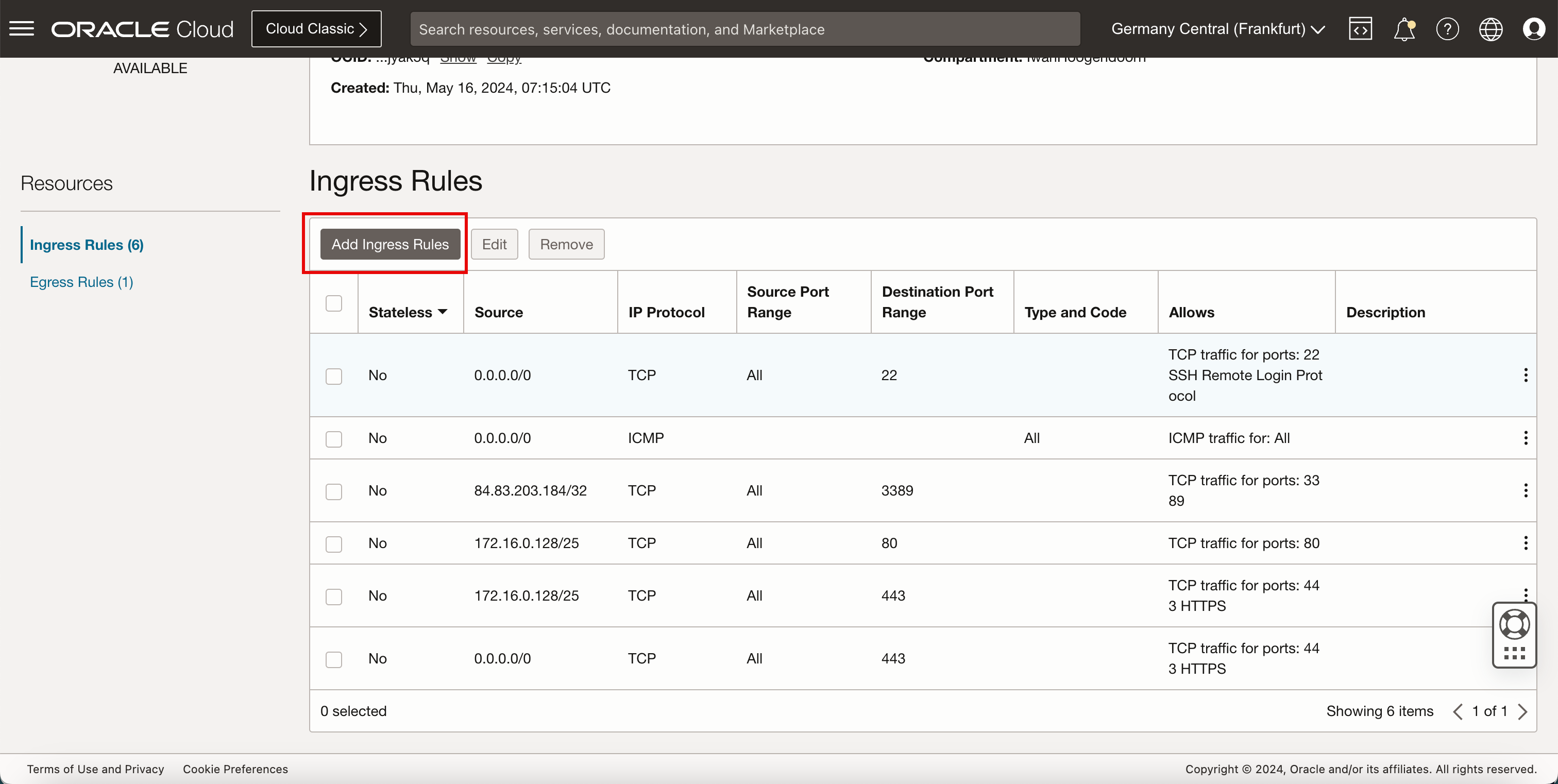

Cliquez sur Ajouter des règles de trafic entrant.

- Dans Type de source, sélectionnez CIDR.

- Dans CIDR source, entrez

0.0.0.0/0. - Dans Protocole IP, sélectionnez ICMP.

- Cliquez sur Ajouter des règles de trafic entrant.

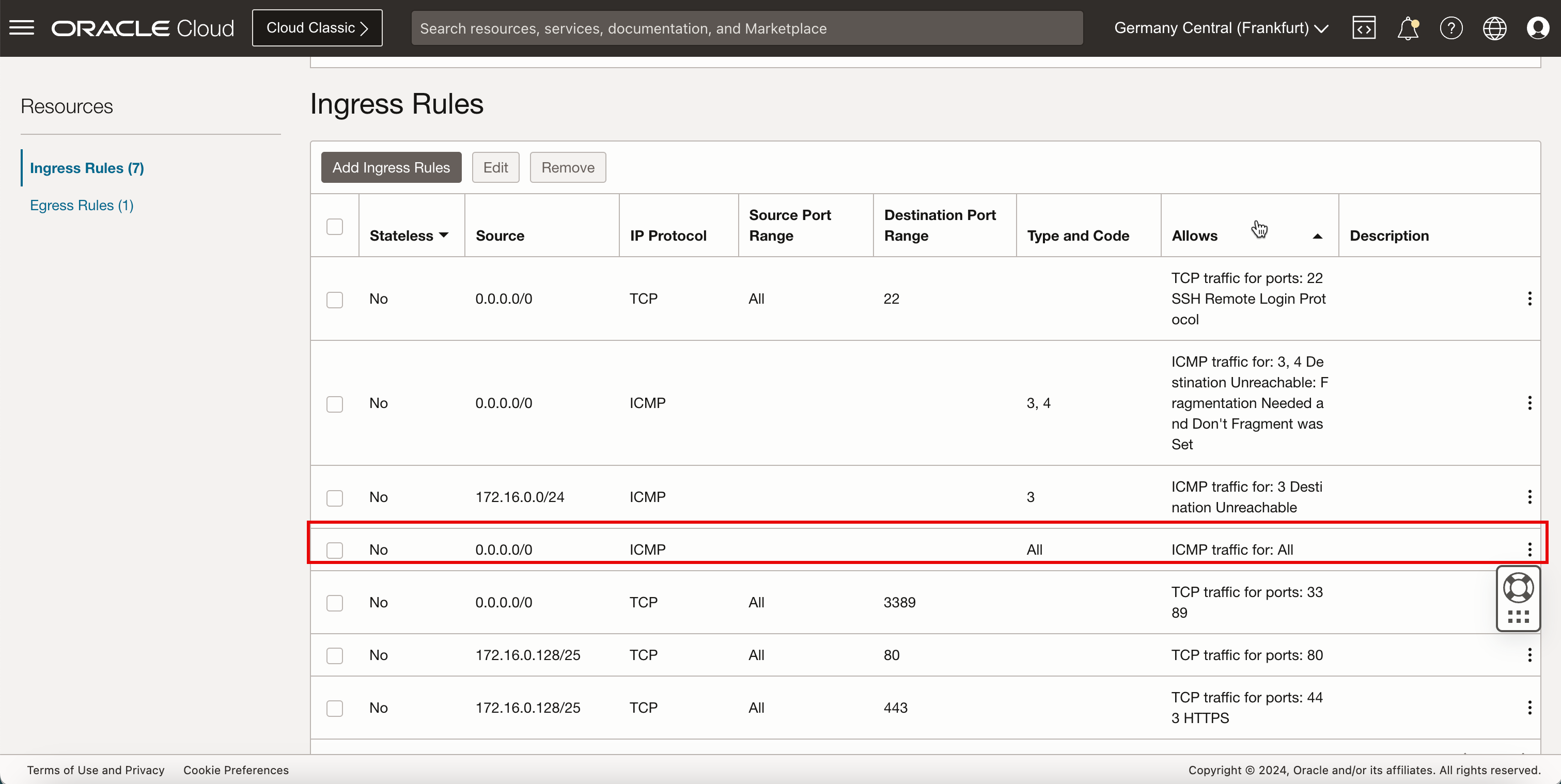

-

Notez que les règles ICMP sont ajoutées.

-

Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

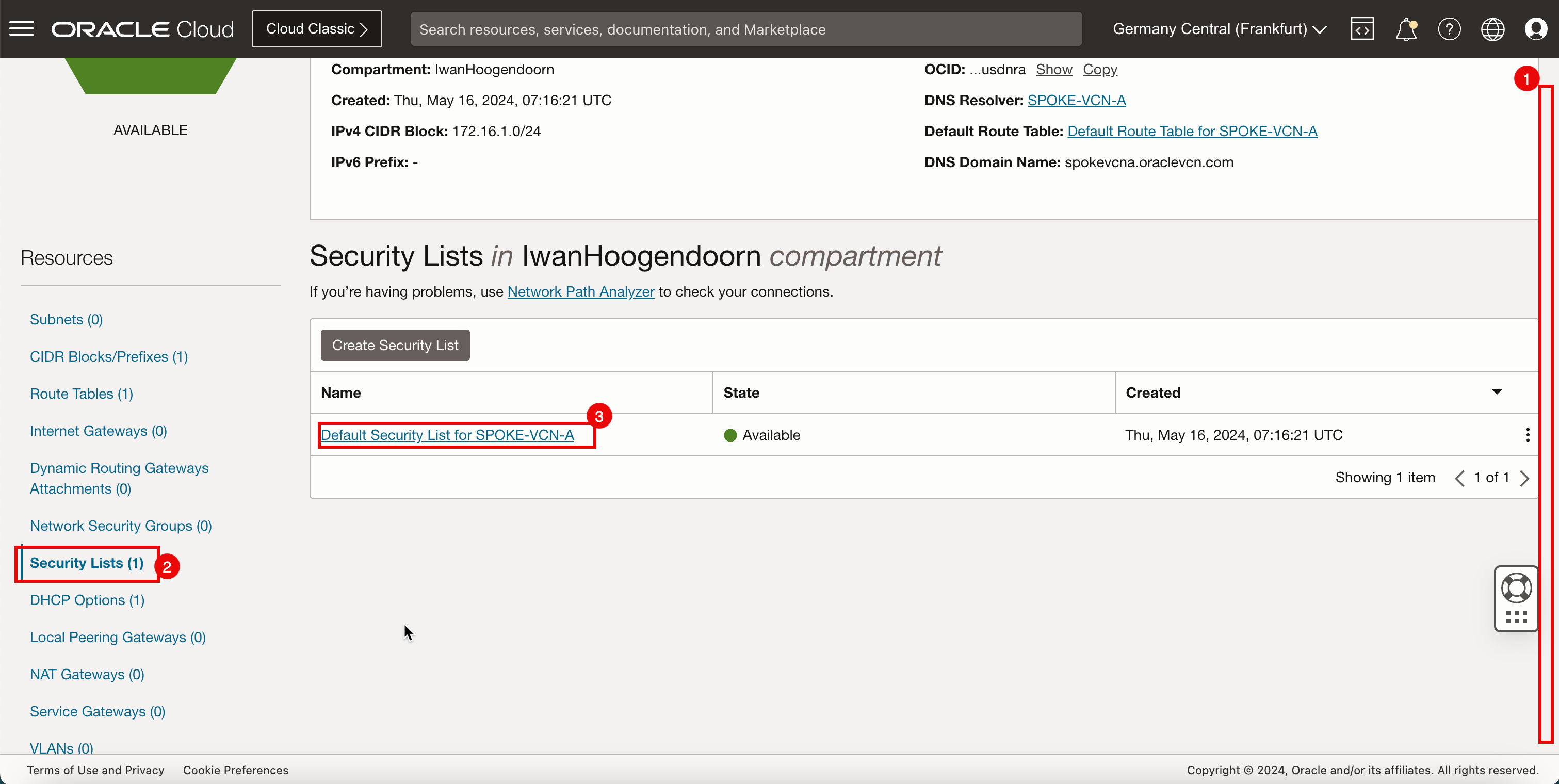

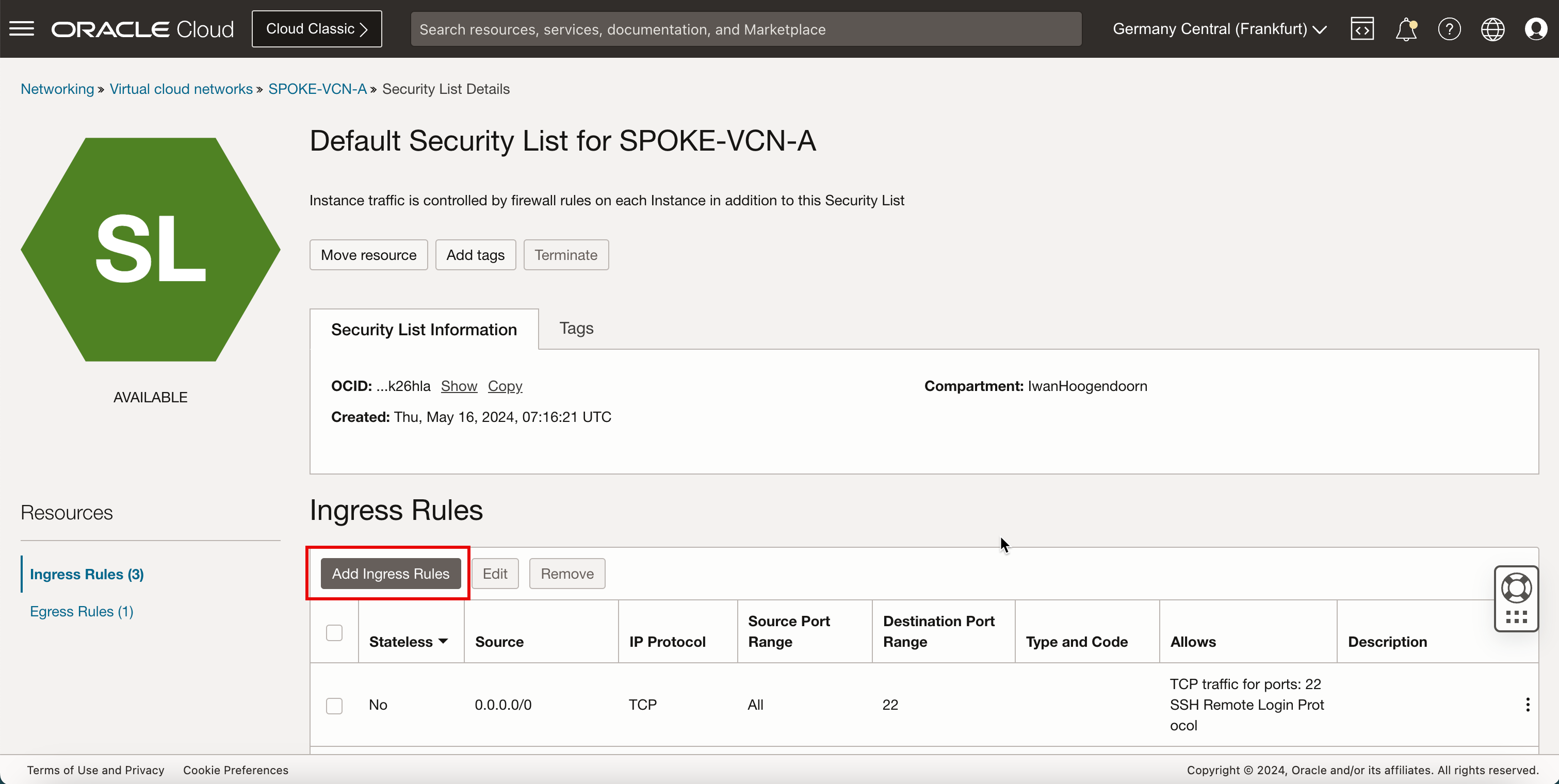

Ajouter une règle de trafic entrant dans le VCN satellite A

-

Cliquez sur le VCN satellite A.

- Faire défiler vers le bas.

- Cliquez sur Listes de sécurité.

- Cliquez sur Liste de sécurité par défaut pour SPOKE-VCN-A

-

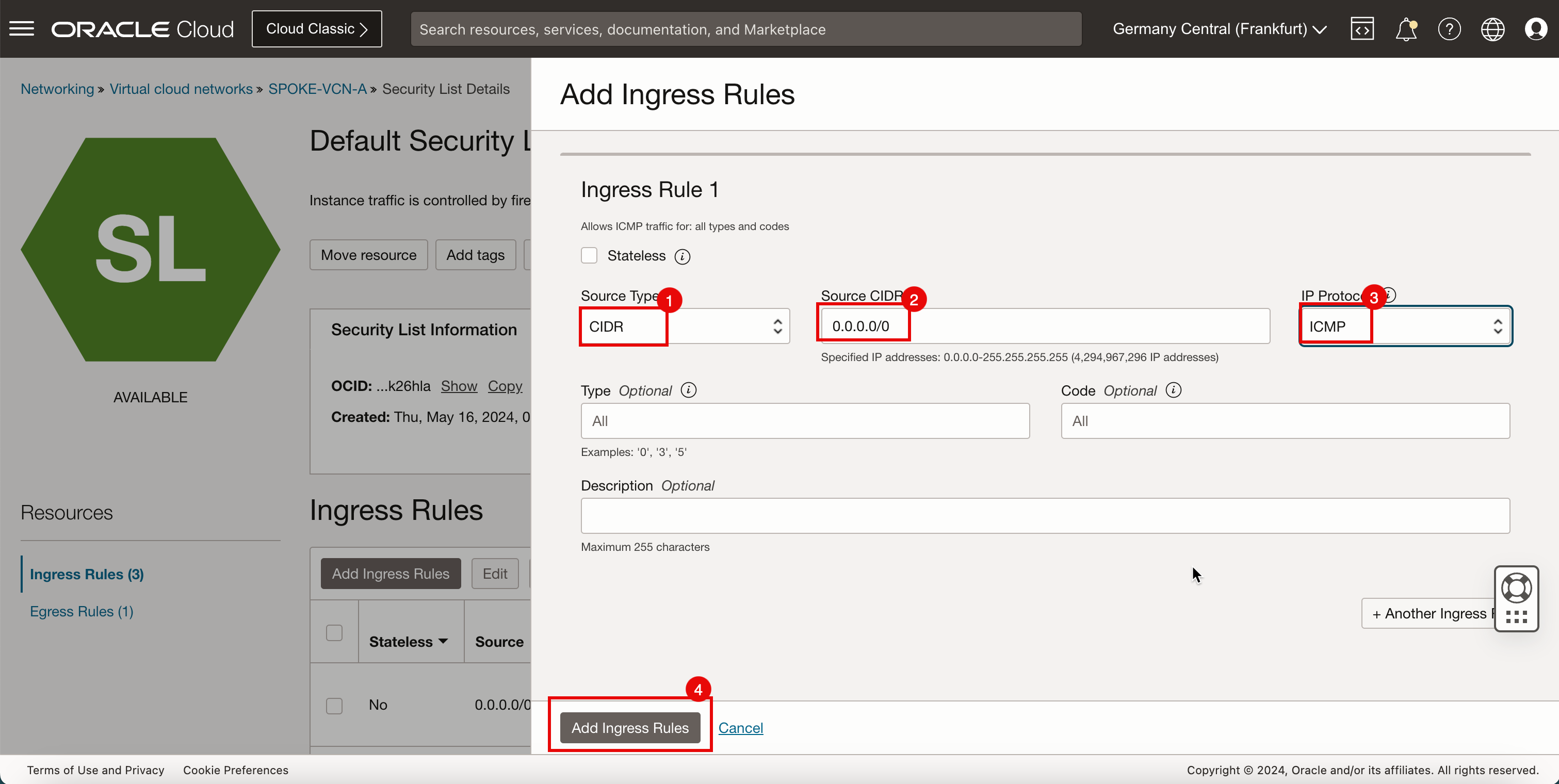

Cliquez sur Ajouter des règles de trafic entrant.

- Dans Type de source, sélectionnez CIDR.

- Dans CIDR source, entrez

0.0.0.0/0. - Dans Protocole IP, sélectionnez ICMP.

- Cliquez sur Ajouter des règles de trafic entrant.

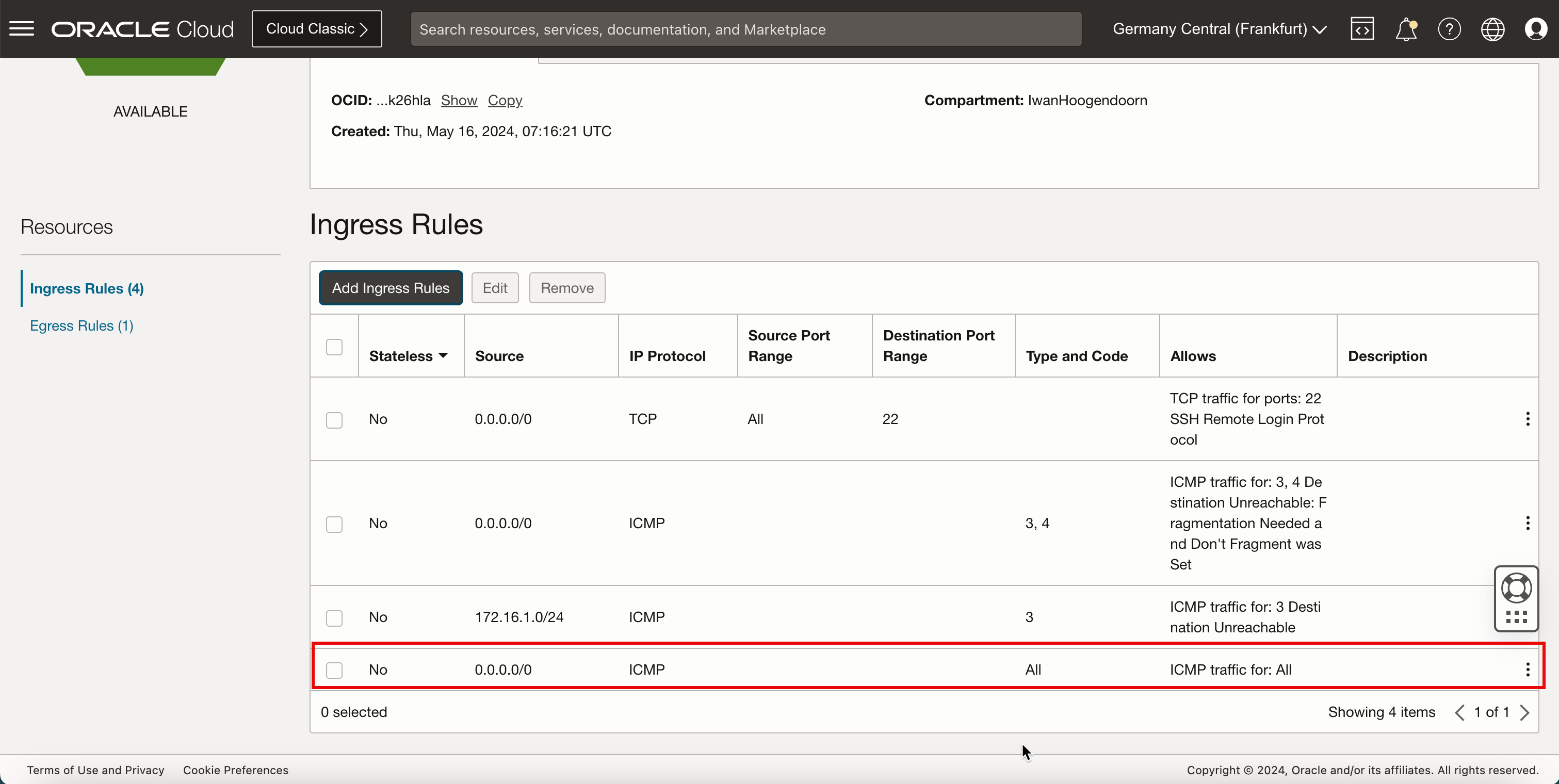

-

Notez que la règle ICMP est ajoutée.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

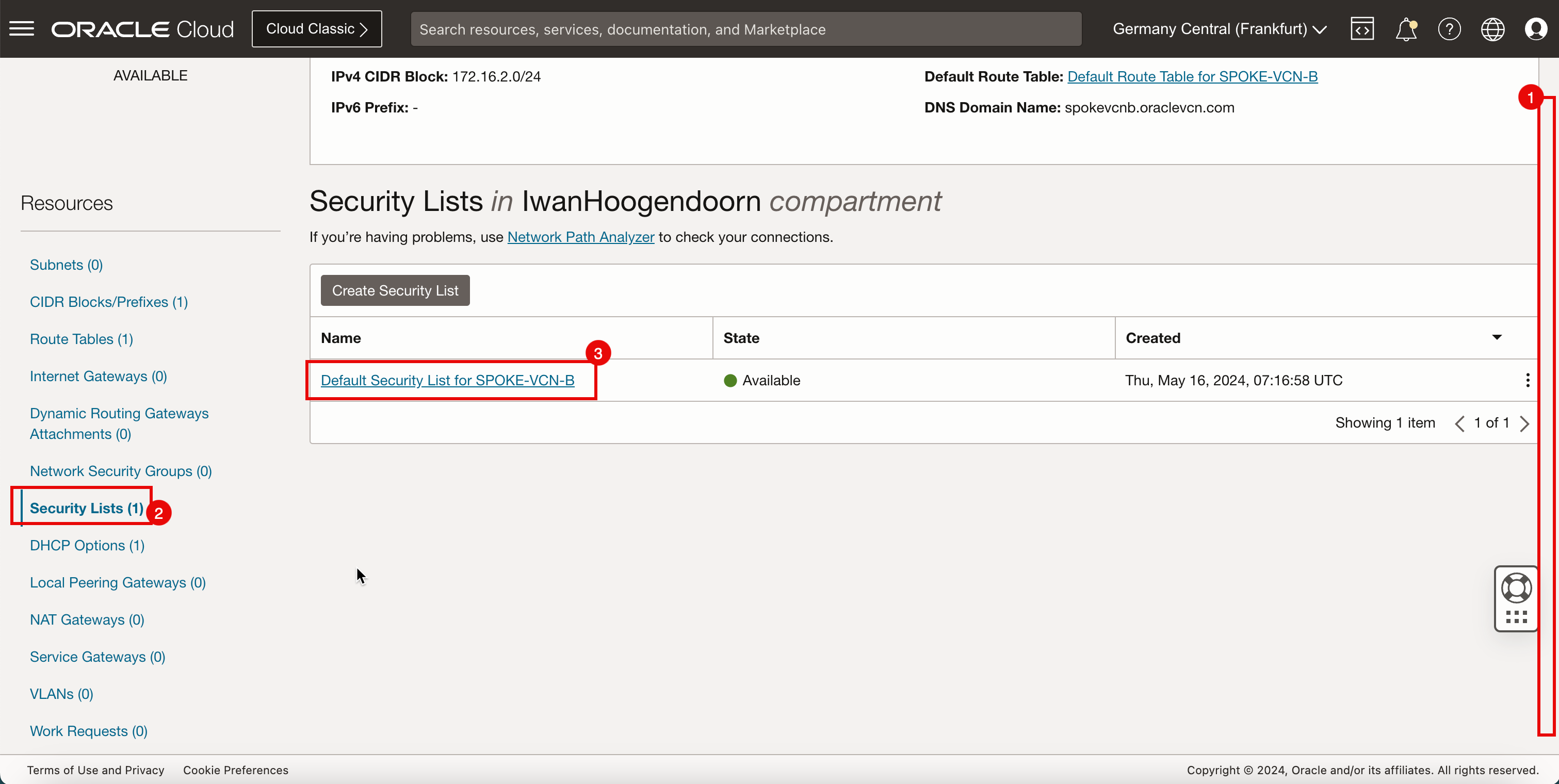

Ajouter des règles de trafic entrant dans le VCN satellite B

-

Cliquez sur le VCN satellite B.

- Faire défiler vers le bas.

- Cliquez sur Listes de sécurité.

- Cliquez sur Liste de sécurité par défaut pour SPOKE-VCN-B

-

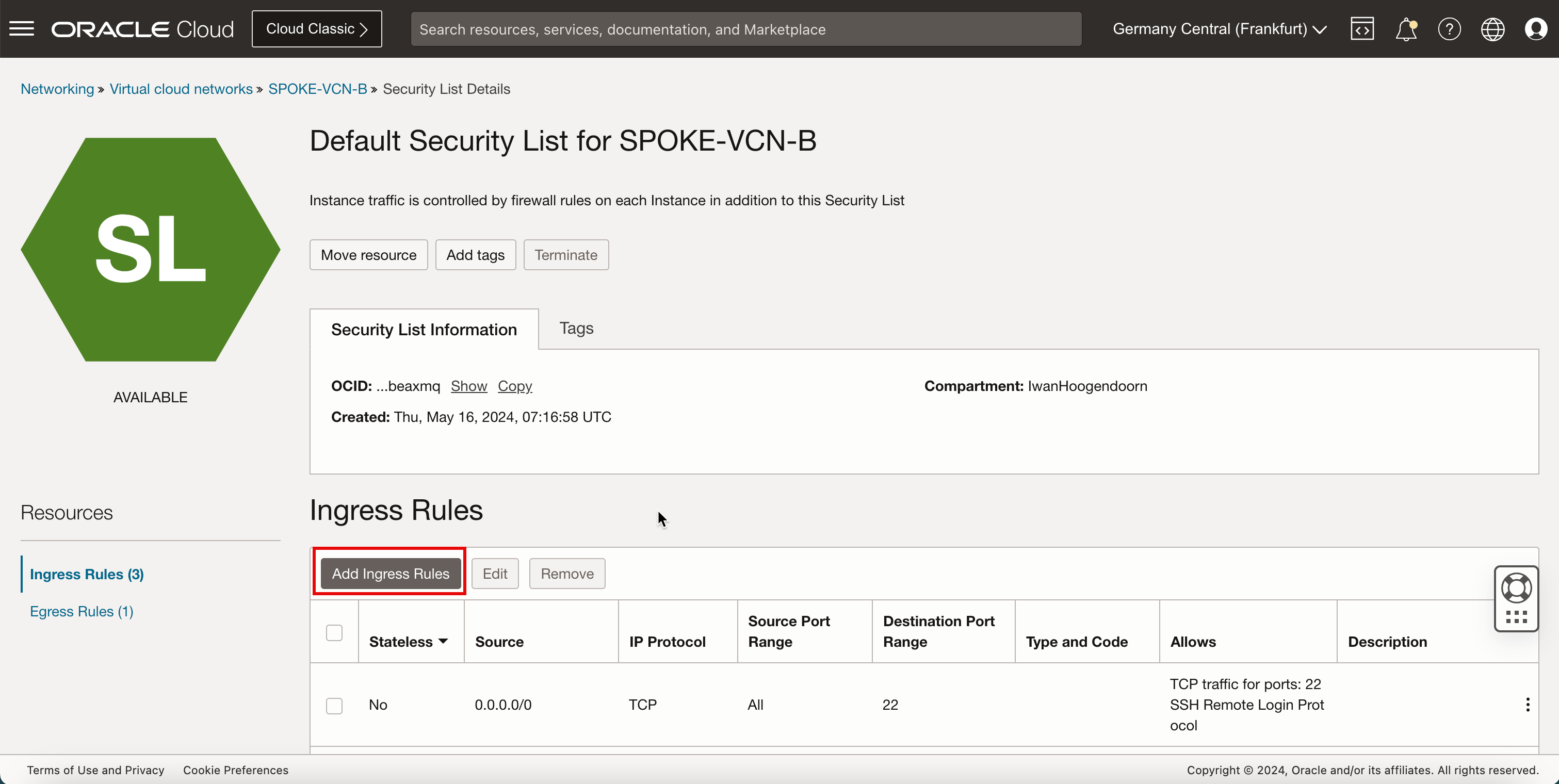

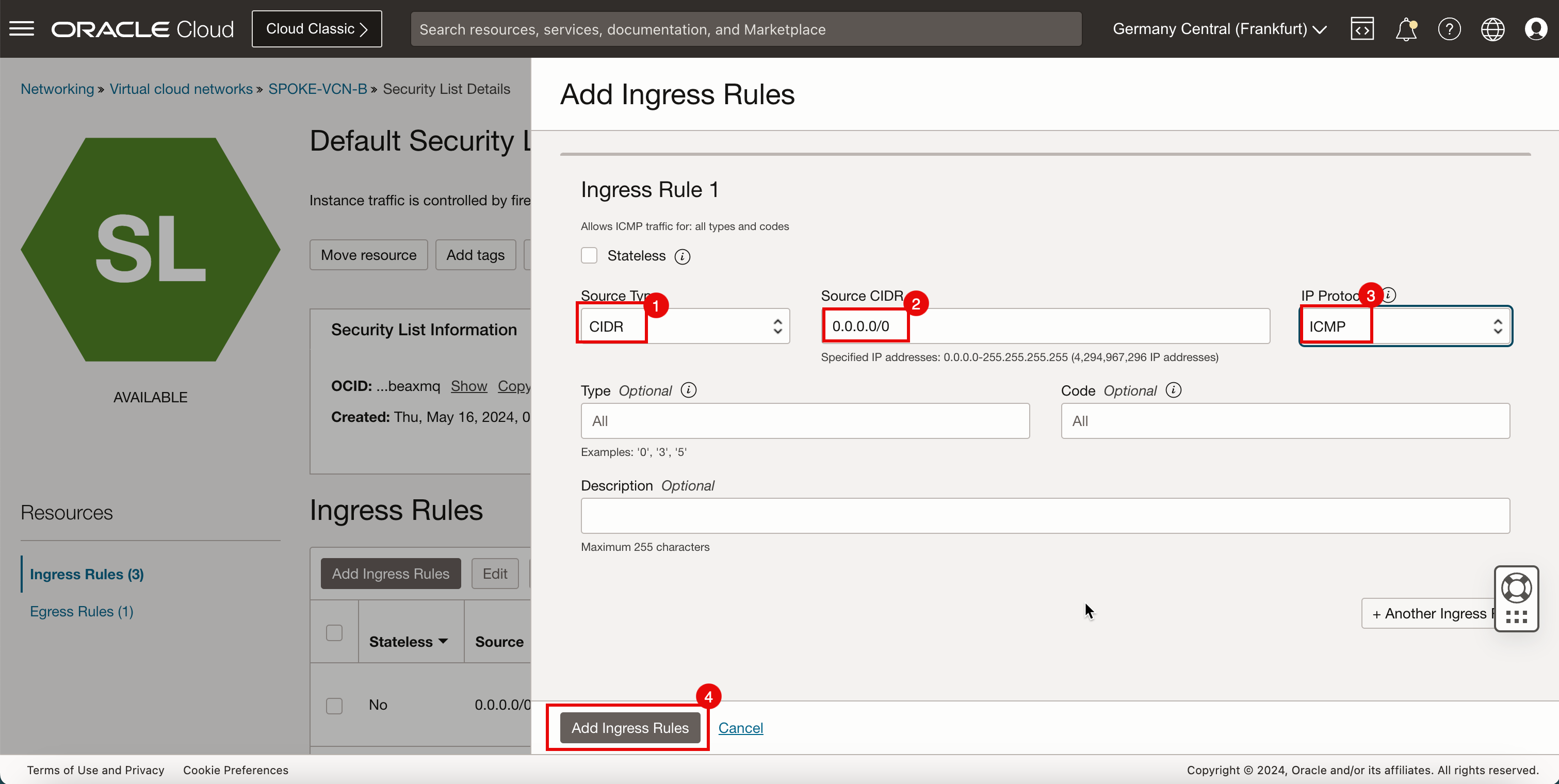

Cliquez sur Ajouter des règles de trafic entrant.

- Dans Type de source, sélectionnez CIDR.

- Dans CIDR source, entrez

0.0.0.0/0. - Dans Protocole IP, sélectionnez ICMP.

- Cliquez sur Ajouter des règles de trafic entrant.

-

Notez que la règle ICMP est ajoutée.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

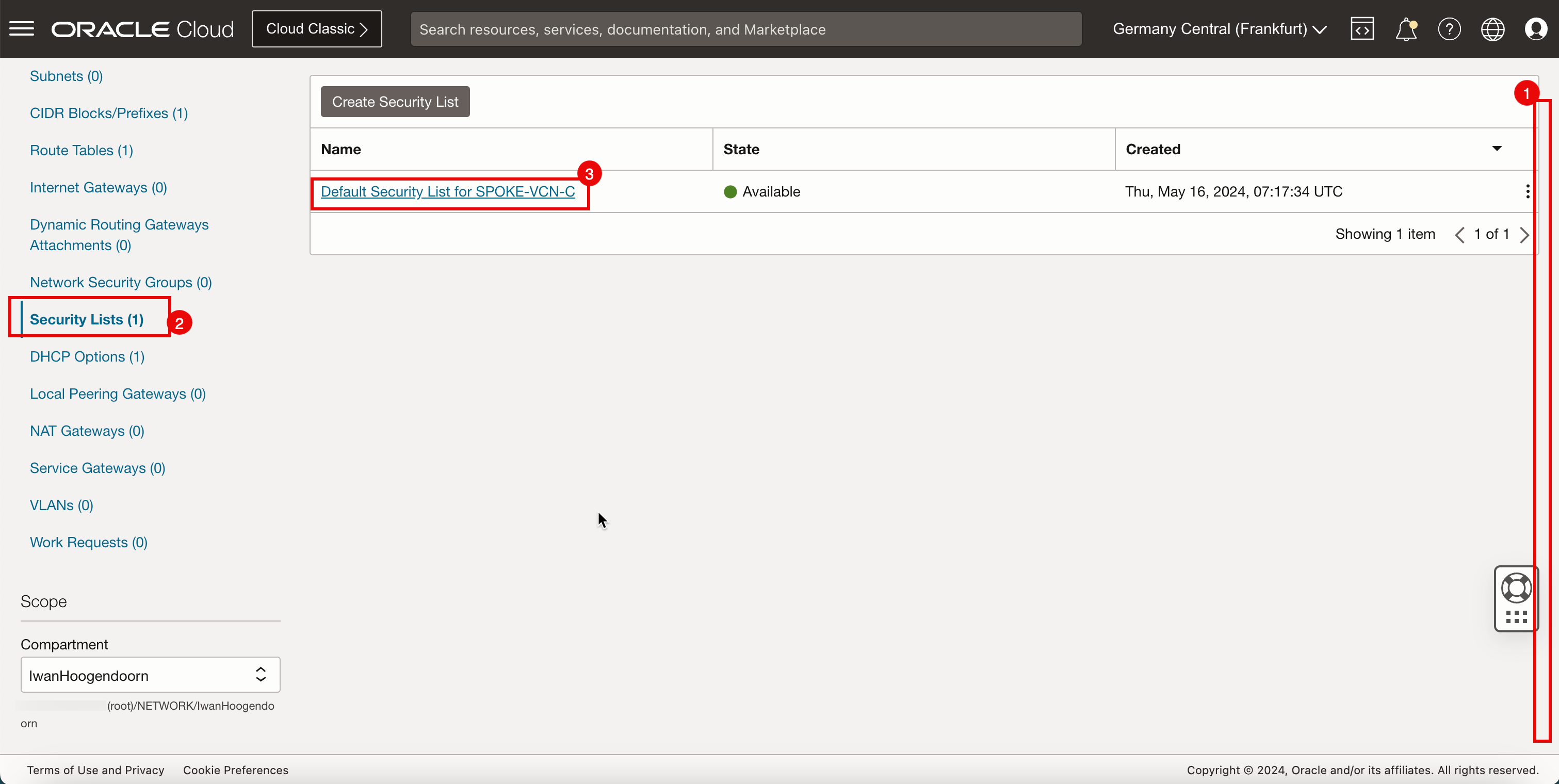

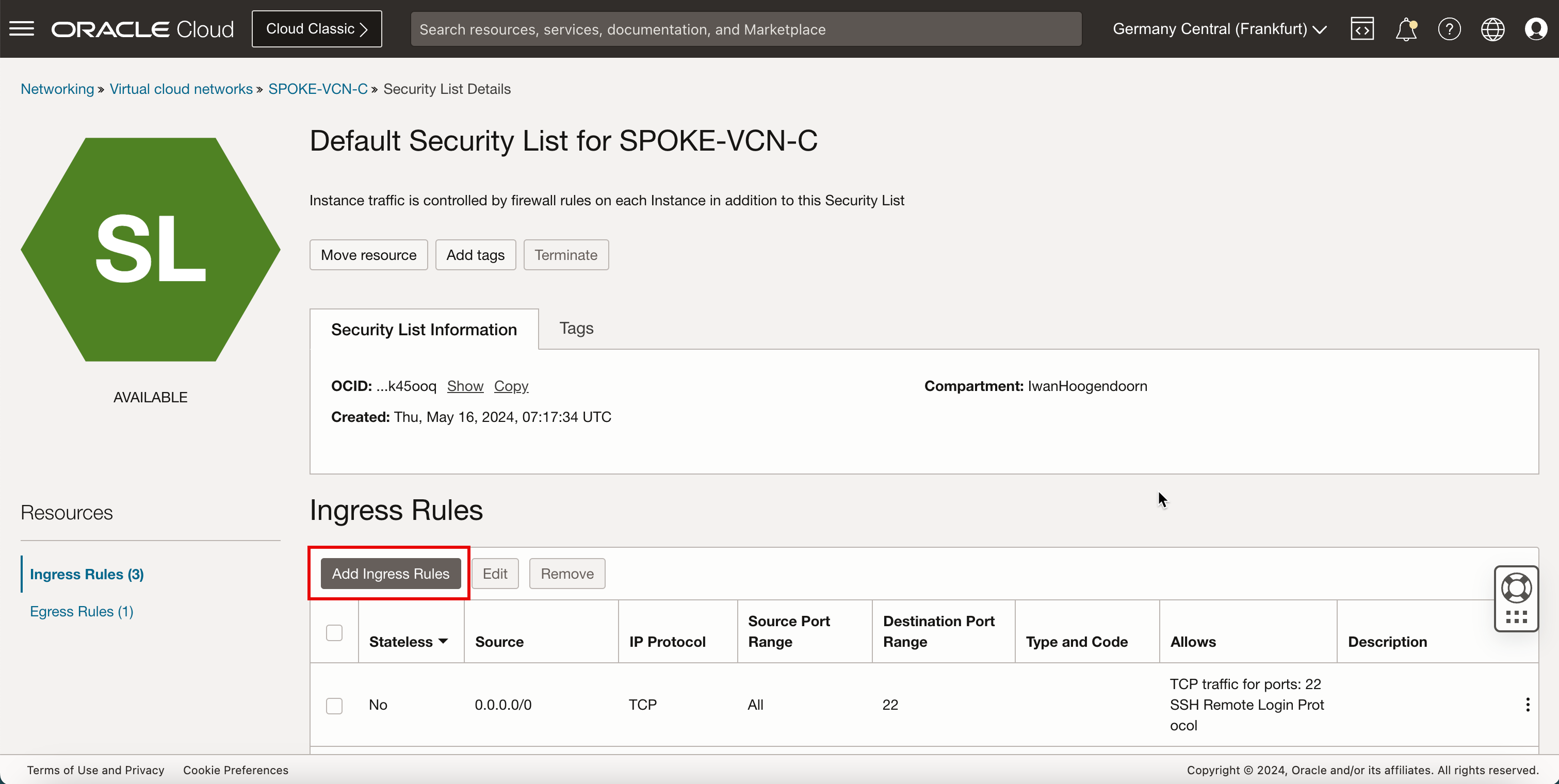

Ajouter des règles de trafic entrant dans le VCN satellite C

-

Cliquez sur le VCN satellite C.

- Faire défiler vers le bas.

- Cliquez sur Listes de sécurité.

- Cliquez sur Liste de sécurité par défaut pour SPOKE-VCN-C

-

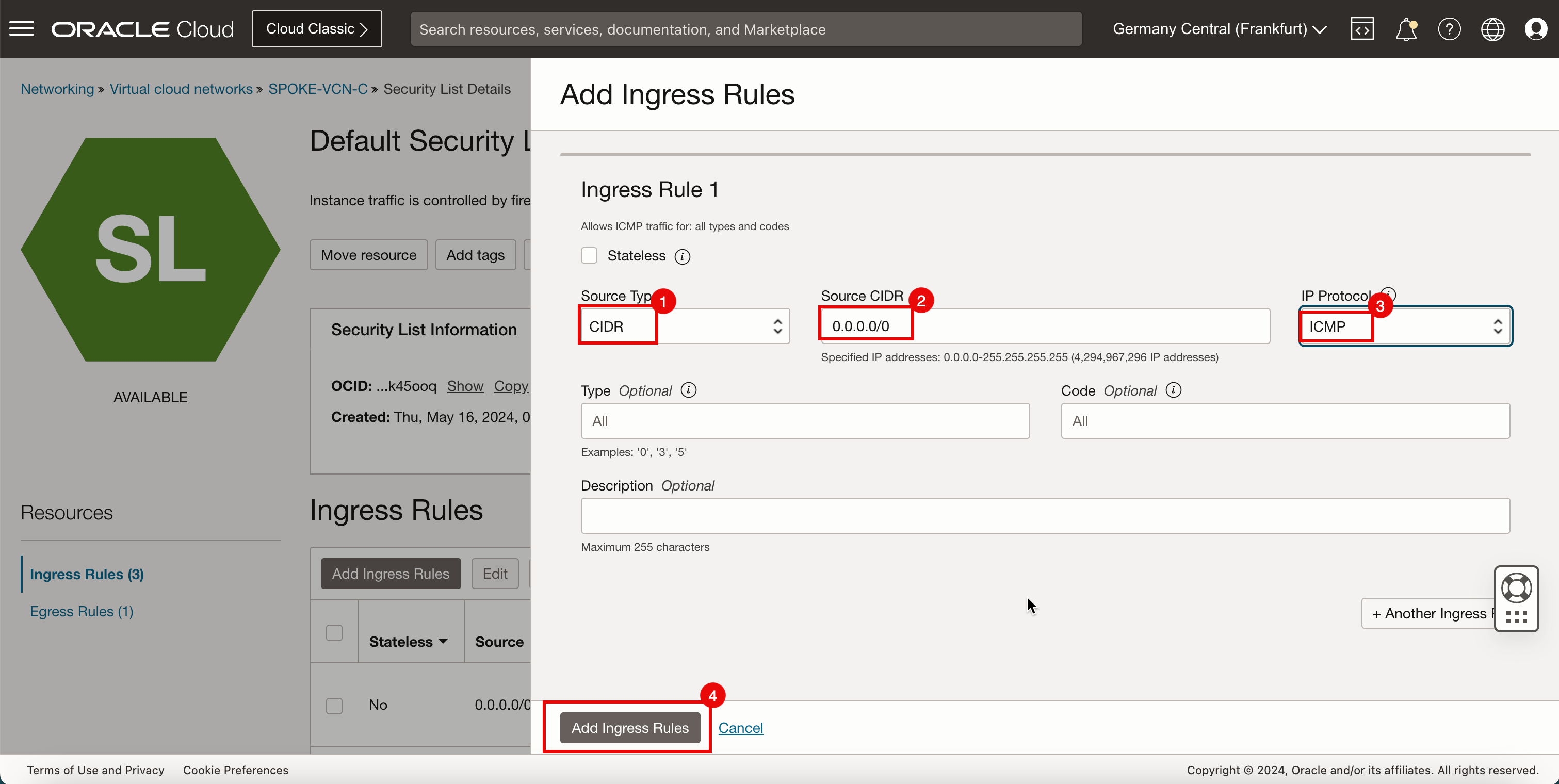

Cliquez sur Ajouter des règles de trafic entrant.

- Dans Type de source, sélectionnez CIDR.

- Dans CIDR source, entrez

0.0.0.0/0. - Dans Protocole IP, sélectionnez ICMP.

- Cliquez sur Ajouter des règles de trafic entrant.

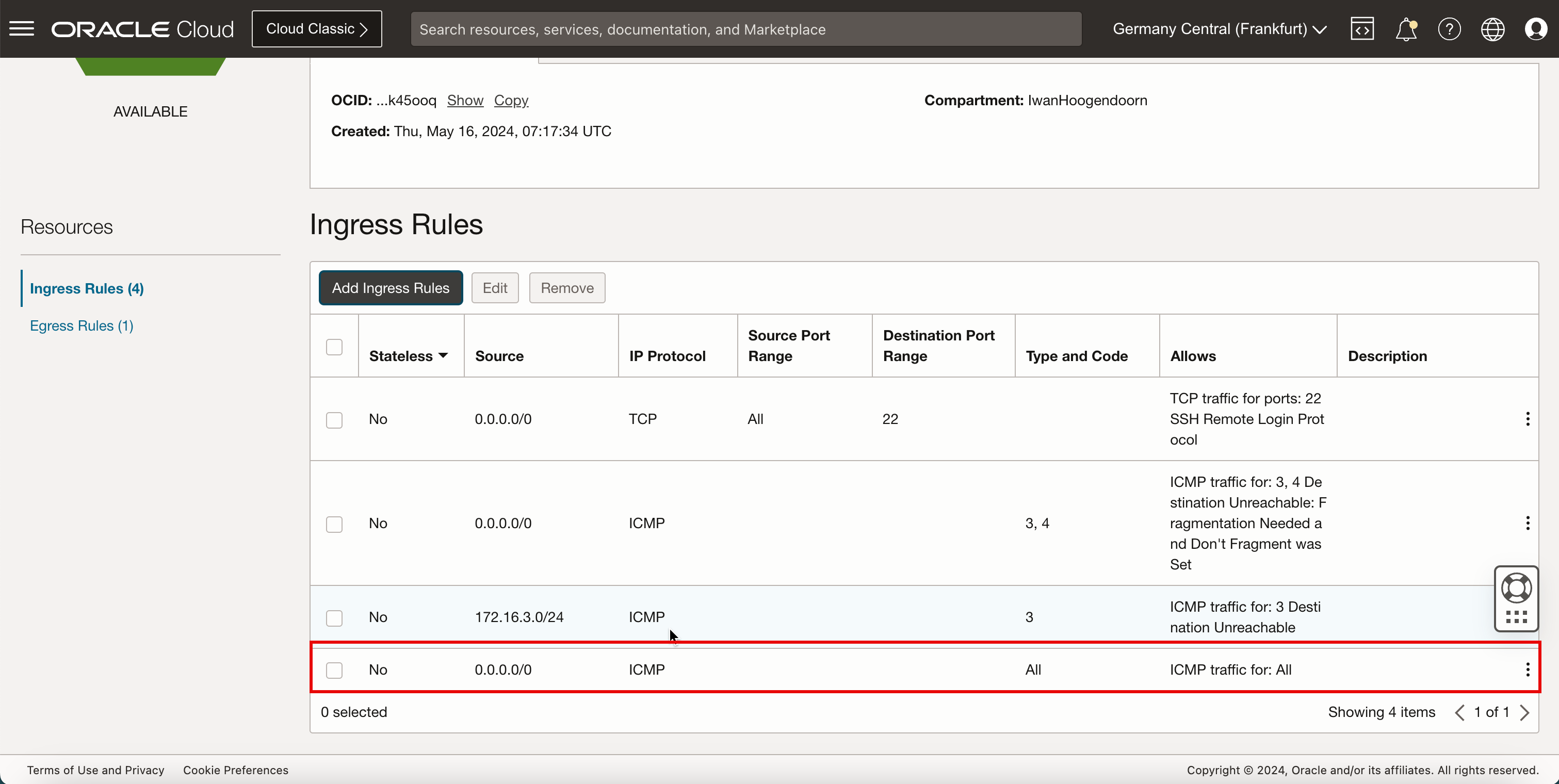

-

Notez que la règle ICMP est ajoutée.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

Tâche 7 : Configurer le routage entre les différents réseaux en nuage virtuels et Internet avec l'inspection du pare-feu Hub

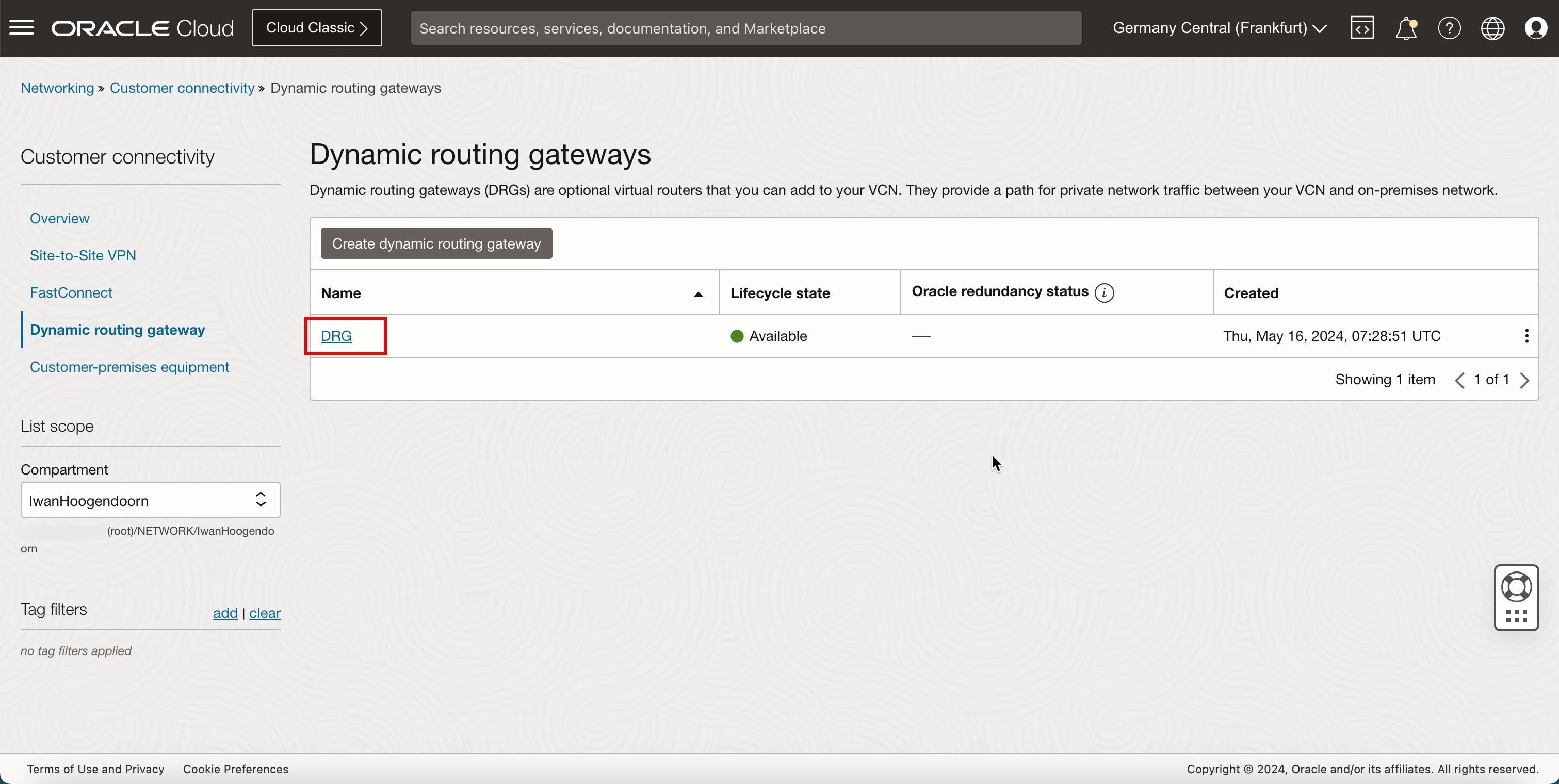

Nous avons déjà tous les composants requis. Maintenant, nous devons configurer le routage. Pour pouvoir configurer le routage, nous devons d'abord attacher les réseaux en nuage virtuels à la passerelle de routage dynamique.

Ensuite, nous créerons les attachements dont nous avons besoin pour créer différentes tables de routage de VCN, tables de routage DRG et associer ces tables de routage à différents réseaux en nuage virtuels, attachements de VCN DRG, sous-réseaux et passerelles.

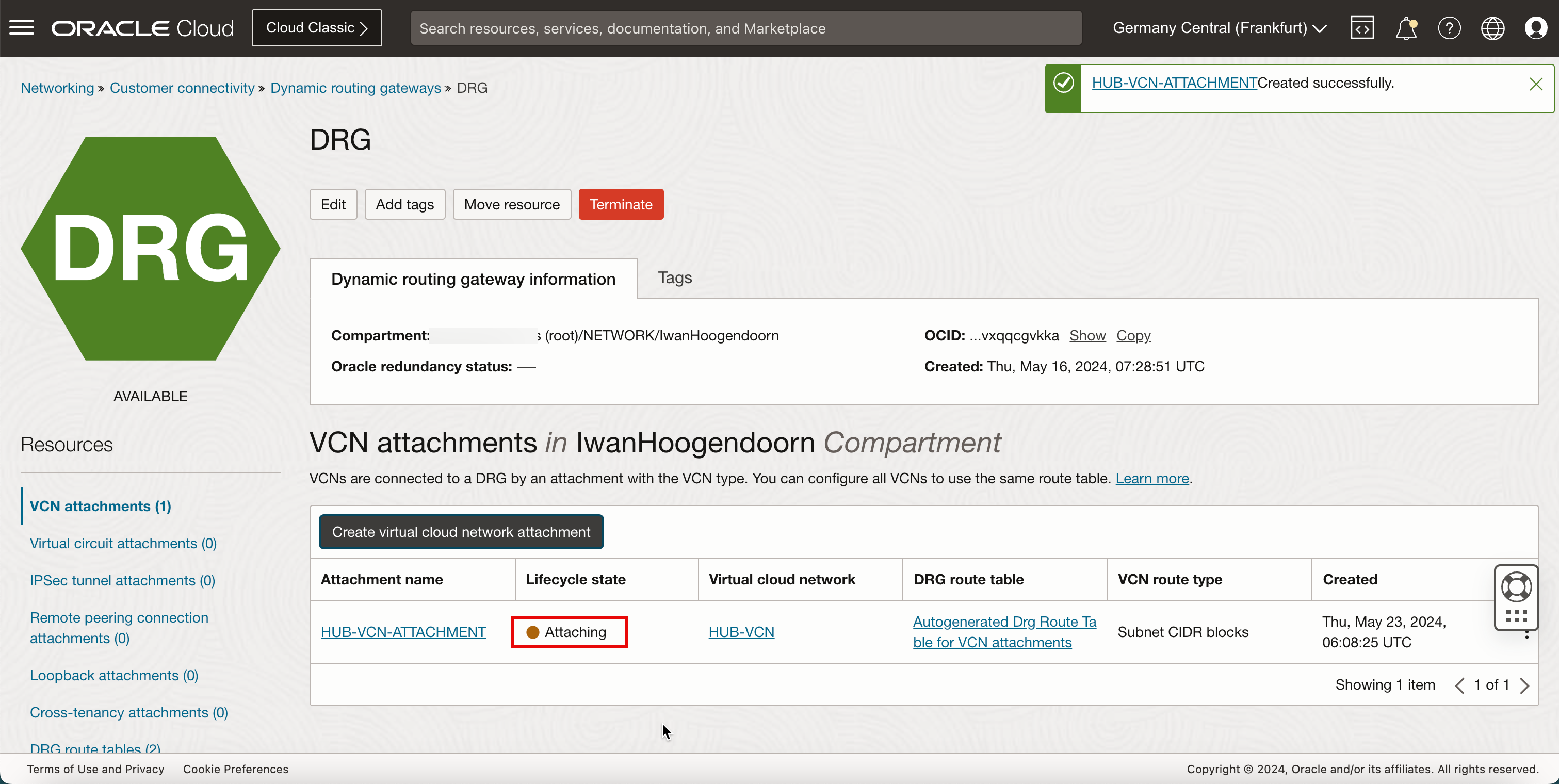

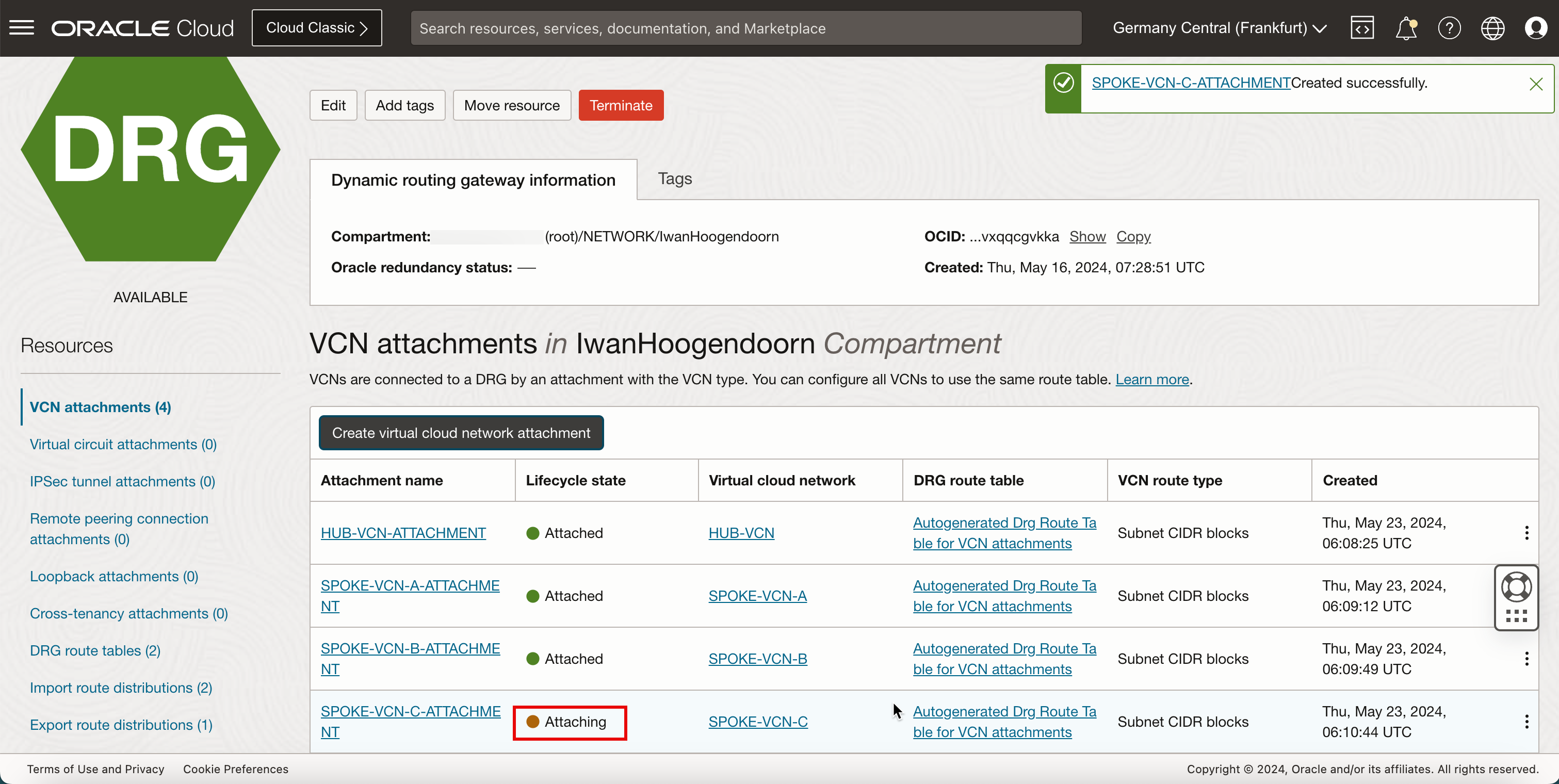

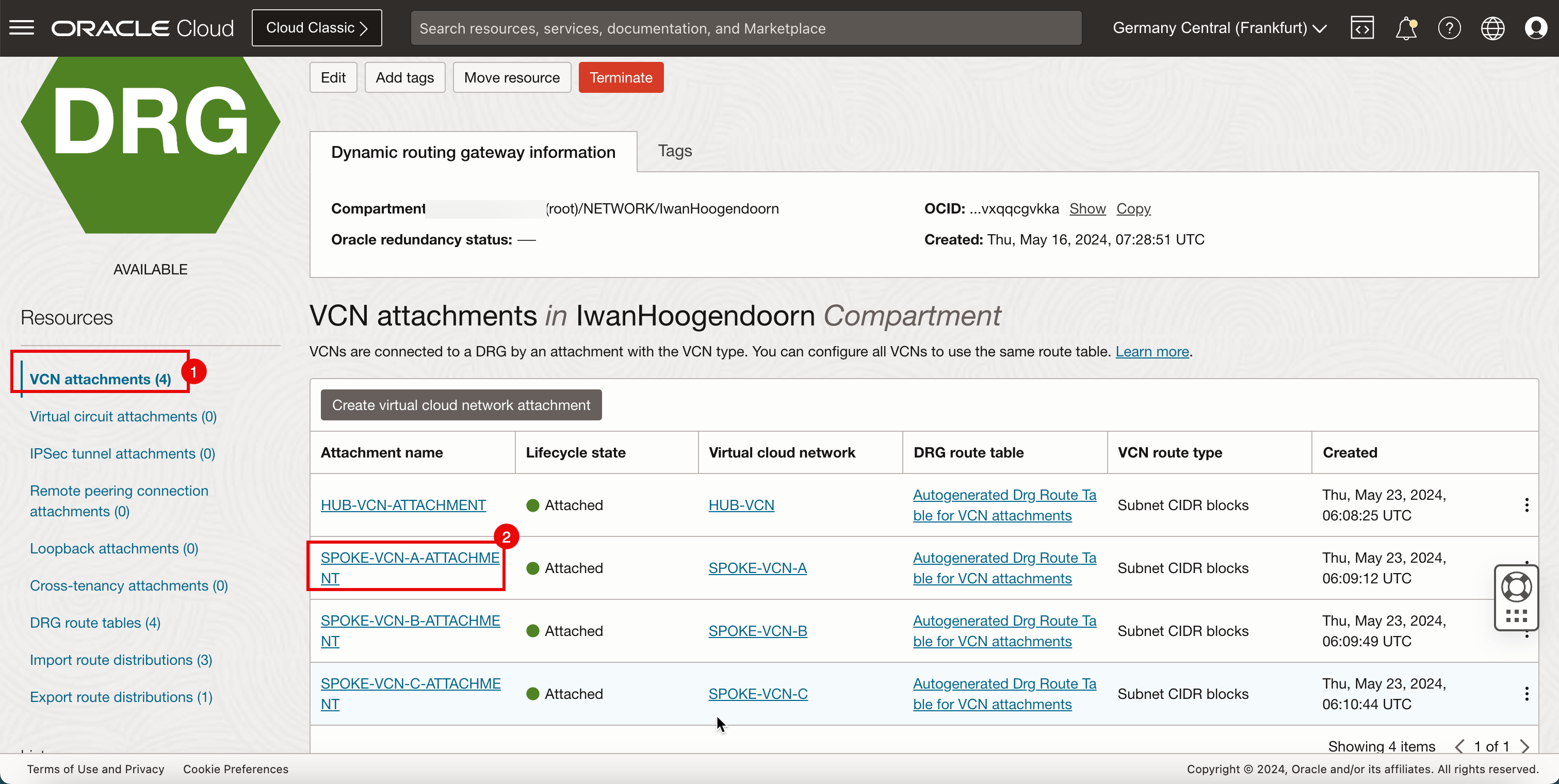

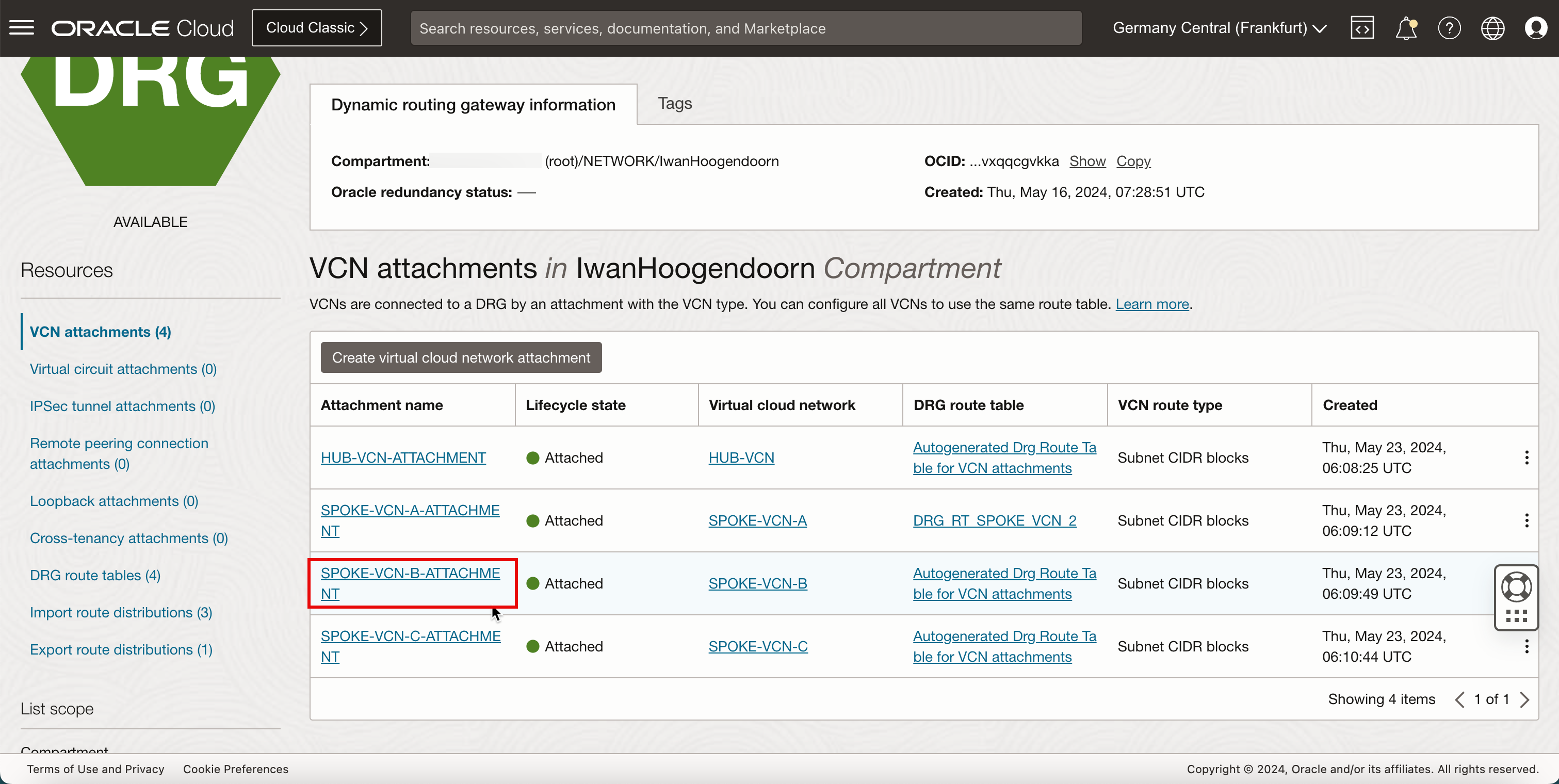

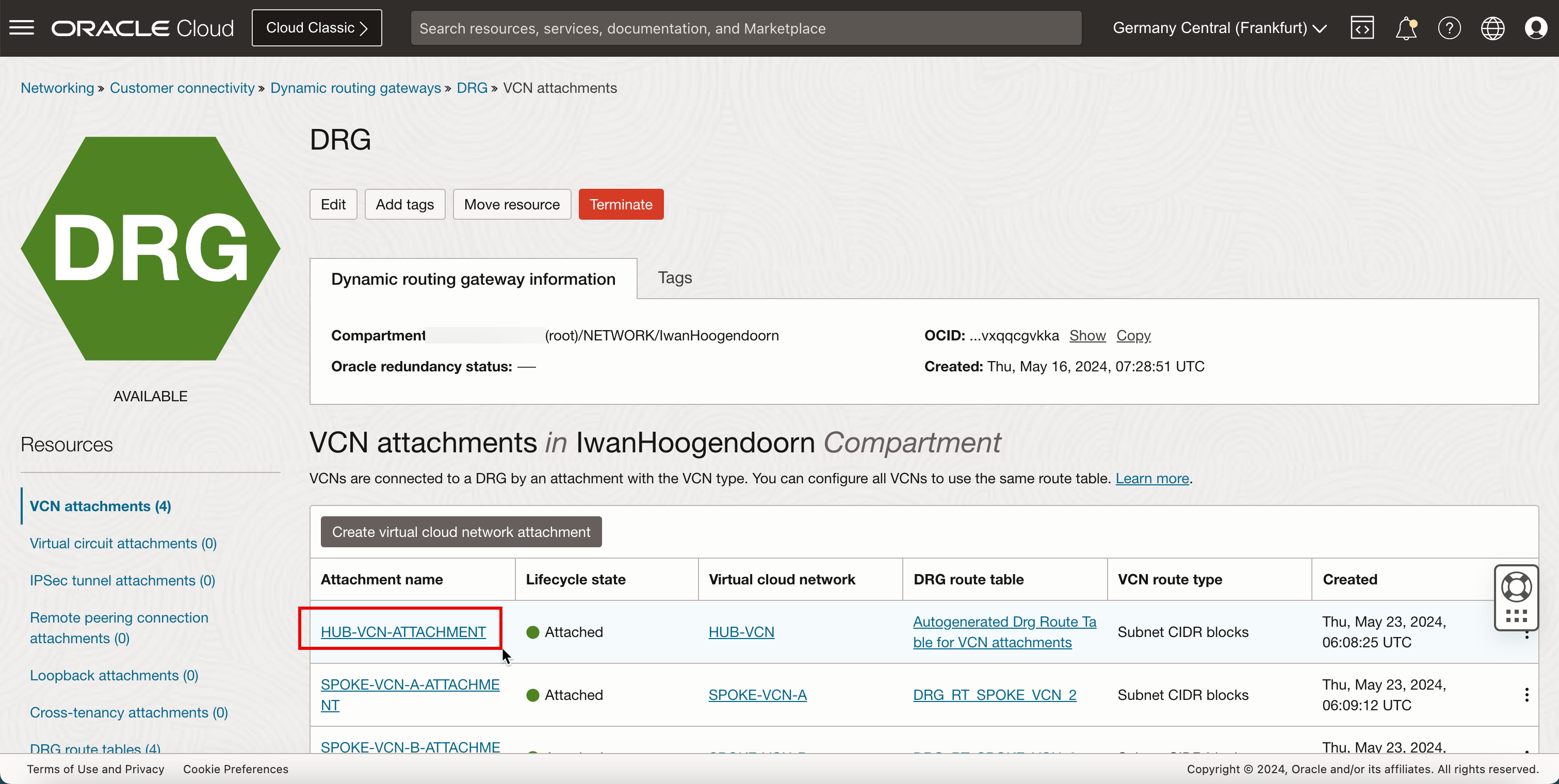

Tâche 7.1 : Créer des attachements de VCN sur une passerelle DRG

-

Créez des attachements de VCN sur la passerelle DRG.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseau.

- Cliquez sur Passerelle de routage dynamique.

-

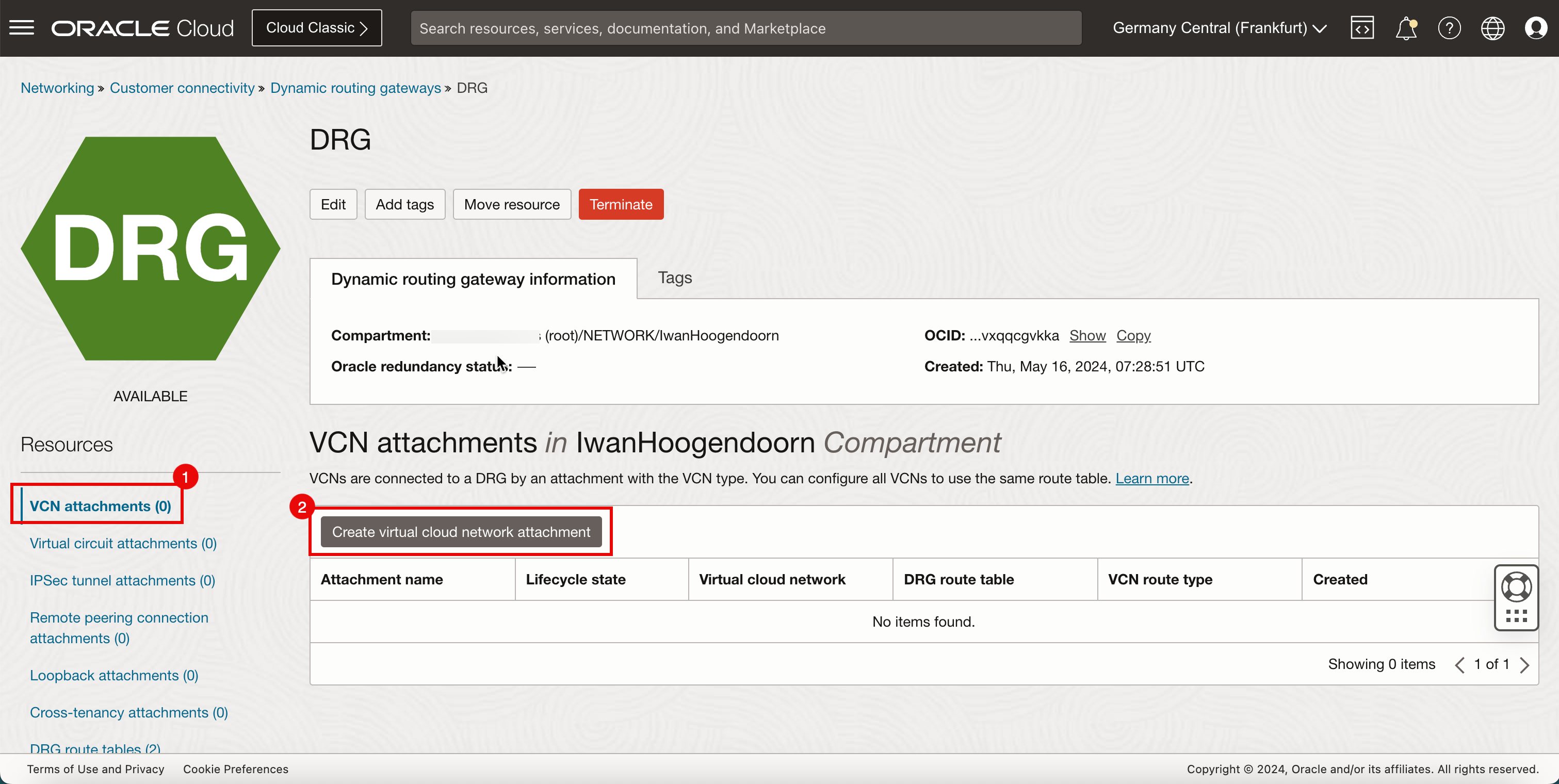

Cliquez sur la passerelle DRG créée dans la tâche 3.

- Cliquez sur Attachements de VCN.

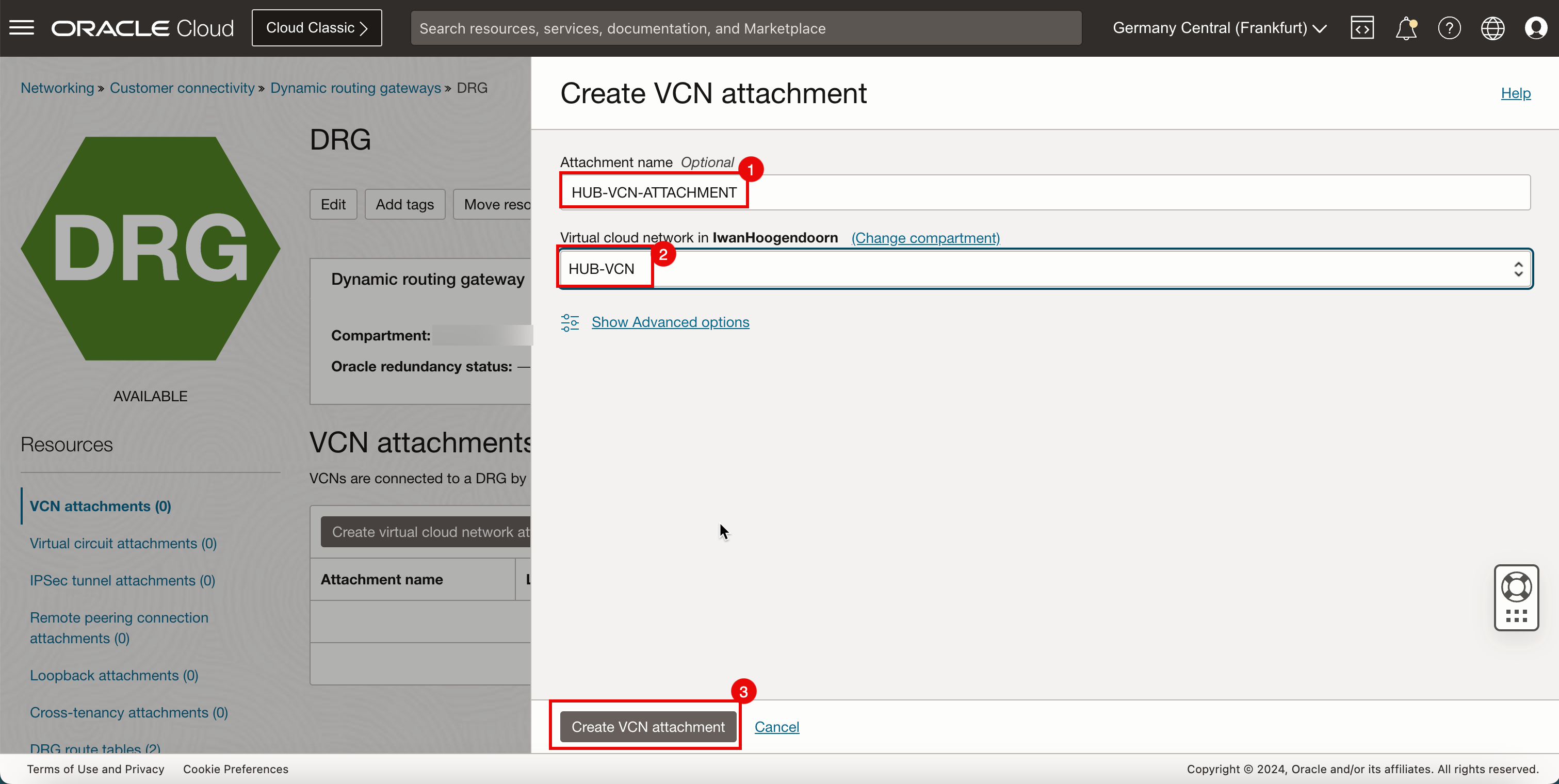

- Cliquez sur Créer un attachement de réseau virtuel.

- Entrez un nom de fichier joint pour le VCN central.

- Sélectionnez le VCN central.

- Cliquez sur Créer un attachement VCN.

-

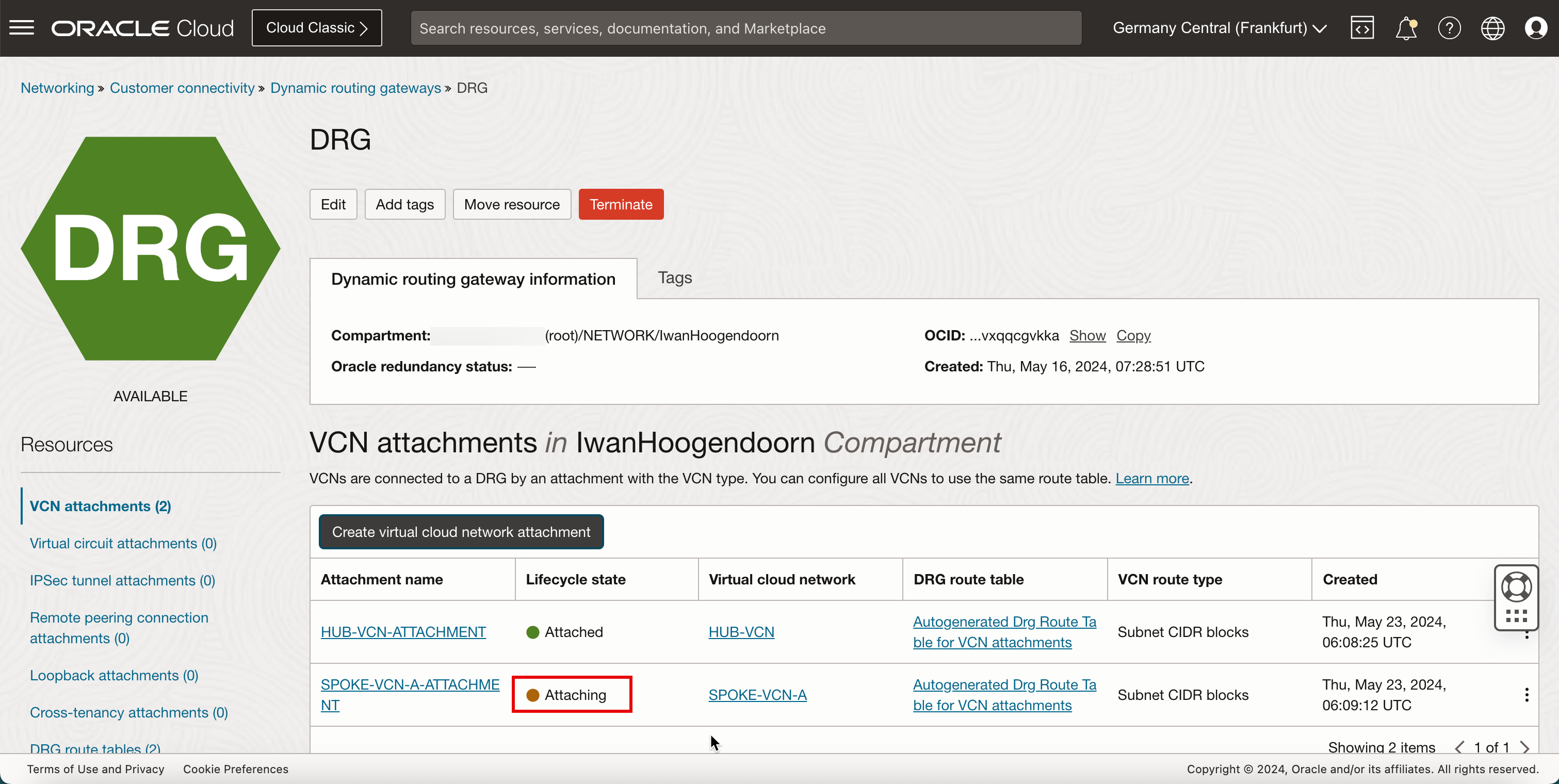

Notez que l'état du VCN central est Attachement.

-

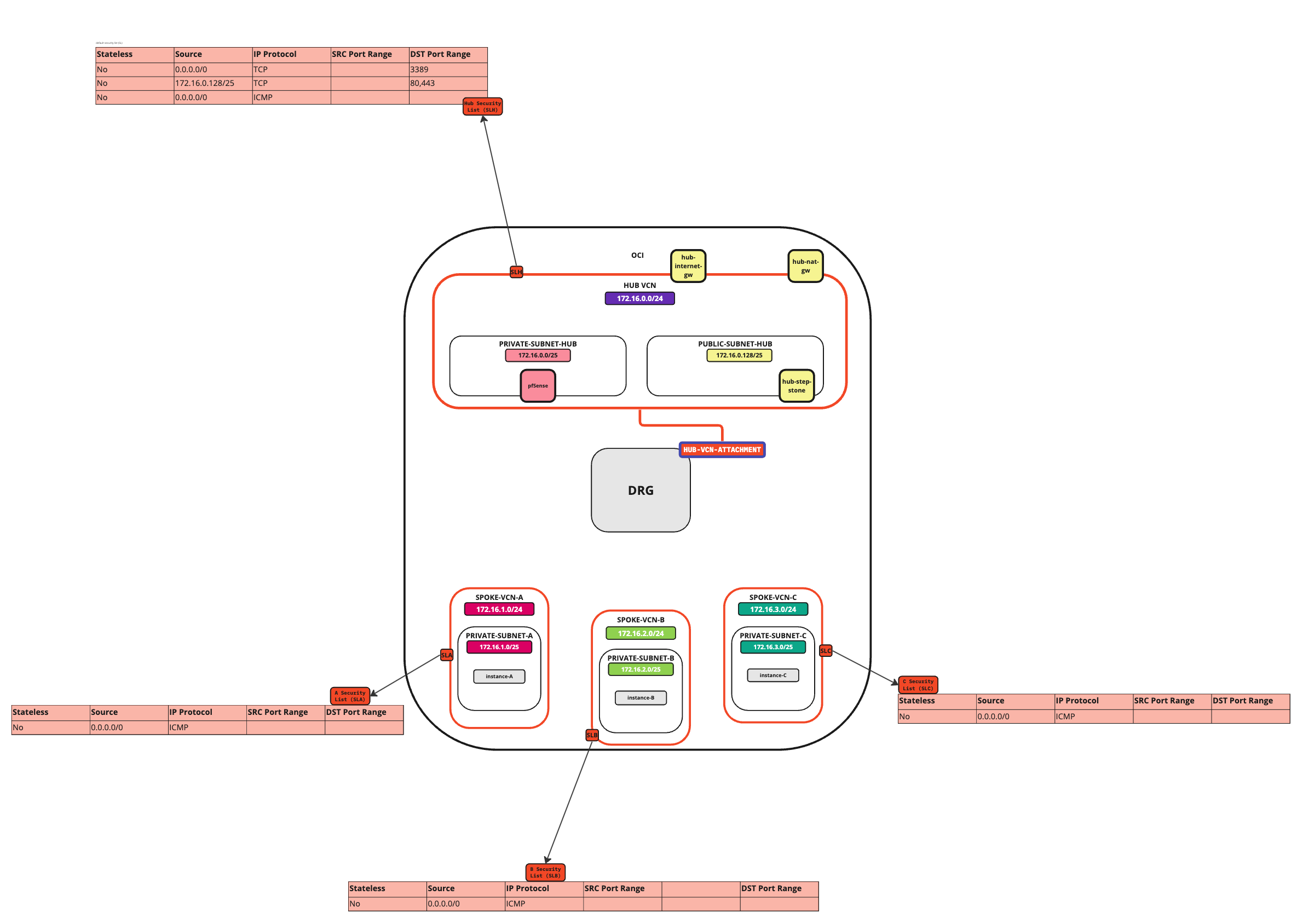

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

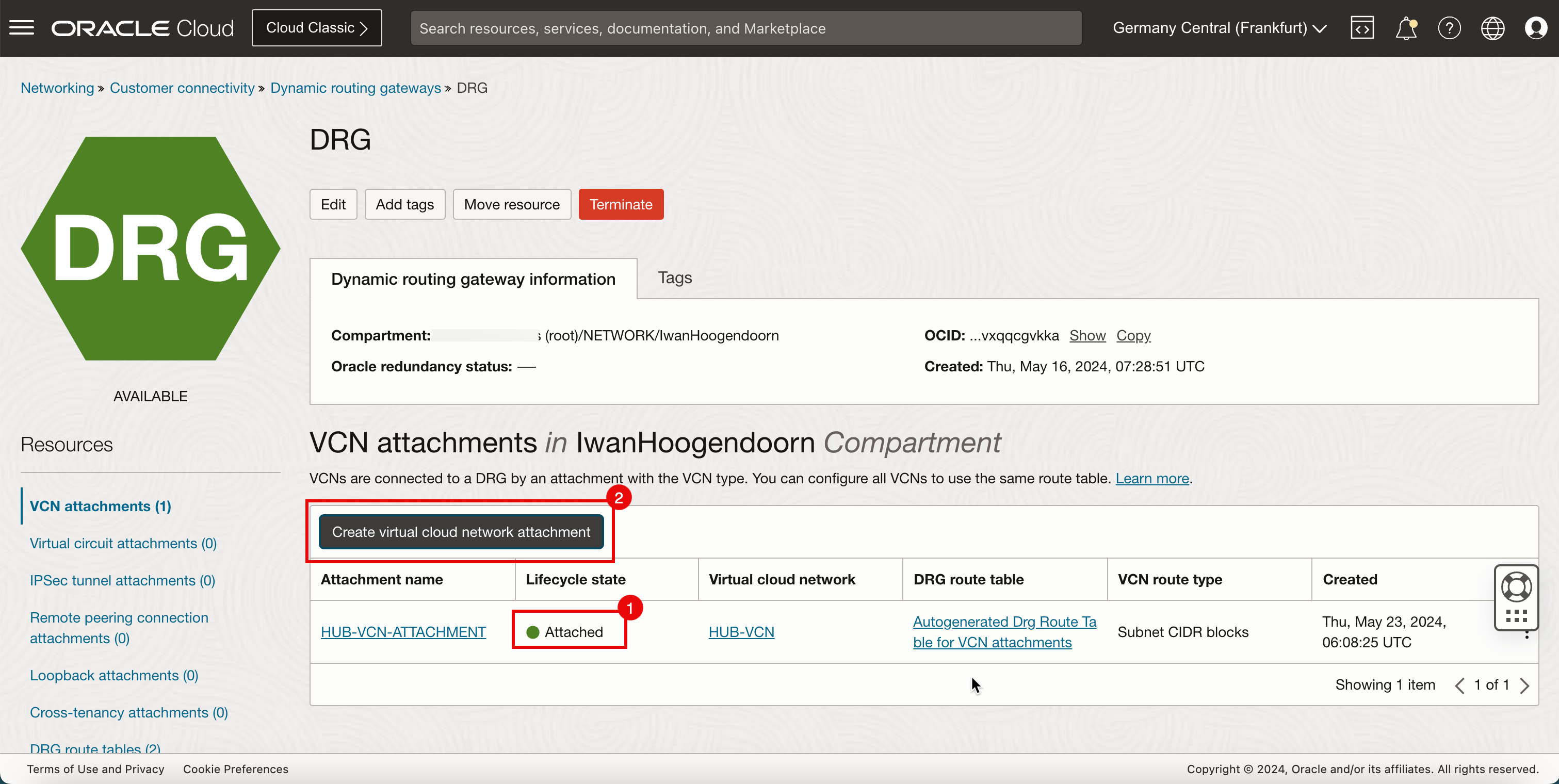

- Notez que l'état du VCN central est passé à Attaché.

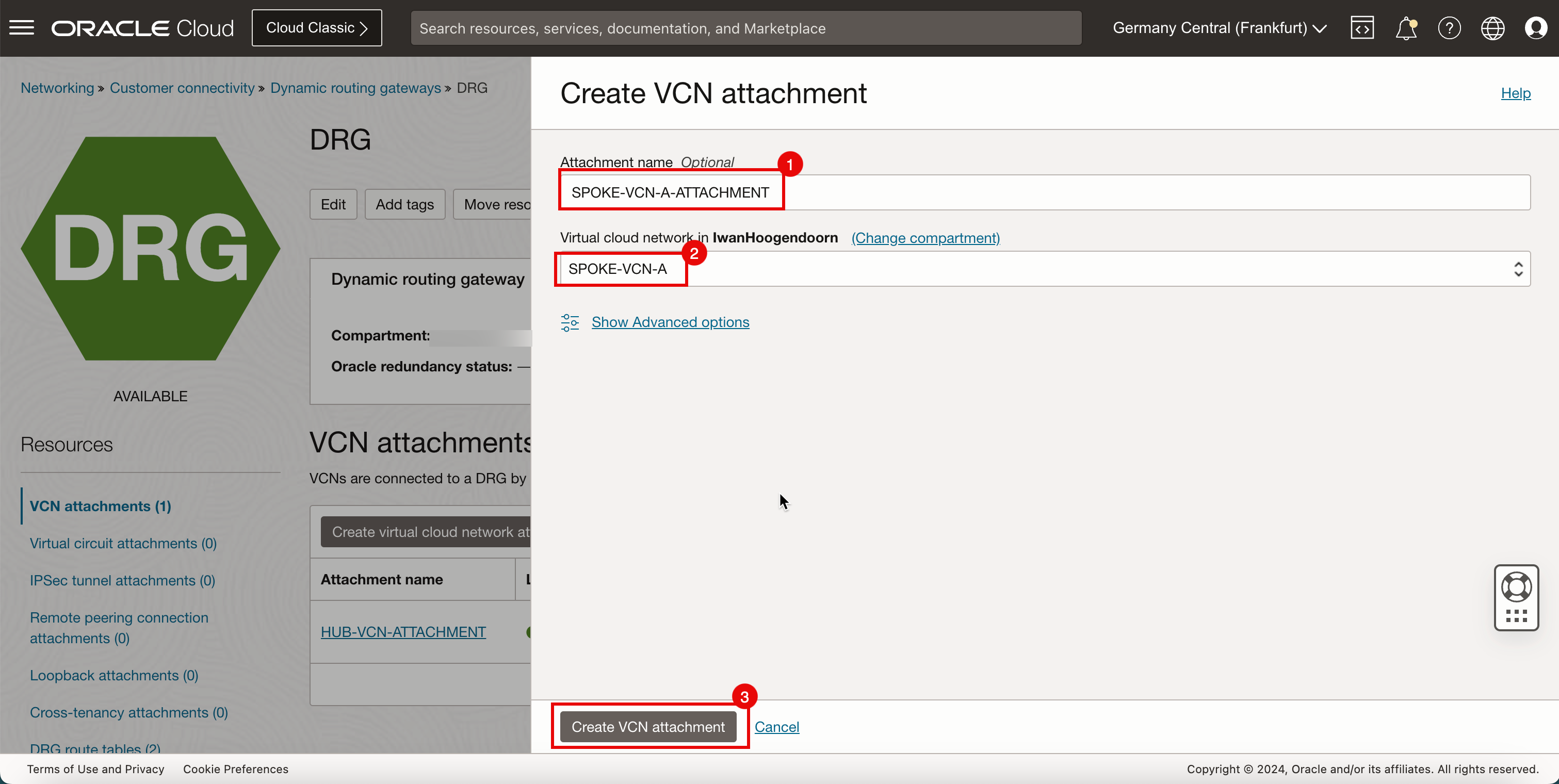

- Cliquez sur Créer un attachement de réseau virtuel pour créer l'attachement suivant.

- Entrez le nom du fichier joint pour le VCN satellite A.

- Sélectionnez le VCN satellite A.

- Cliquez sur Créer un attachement VCN.

-

Notez que l'état du VCN satellite A est Attachement.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

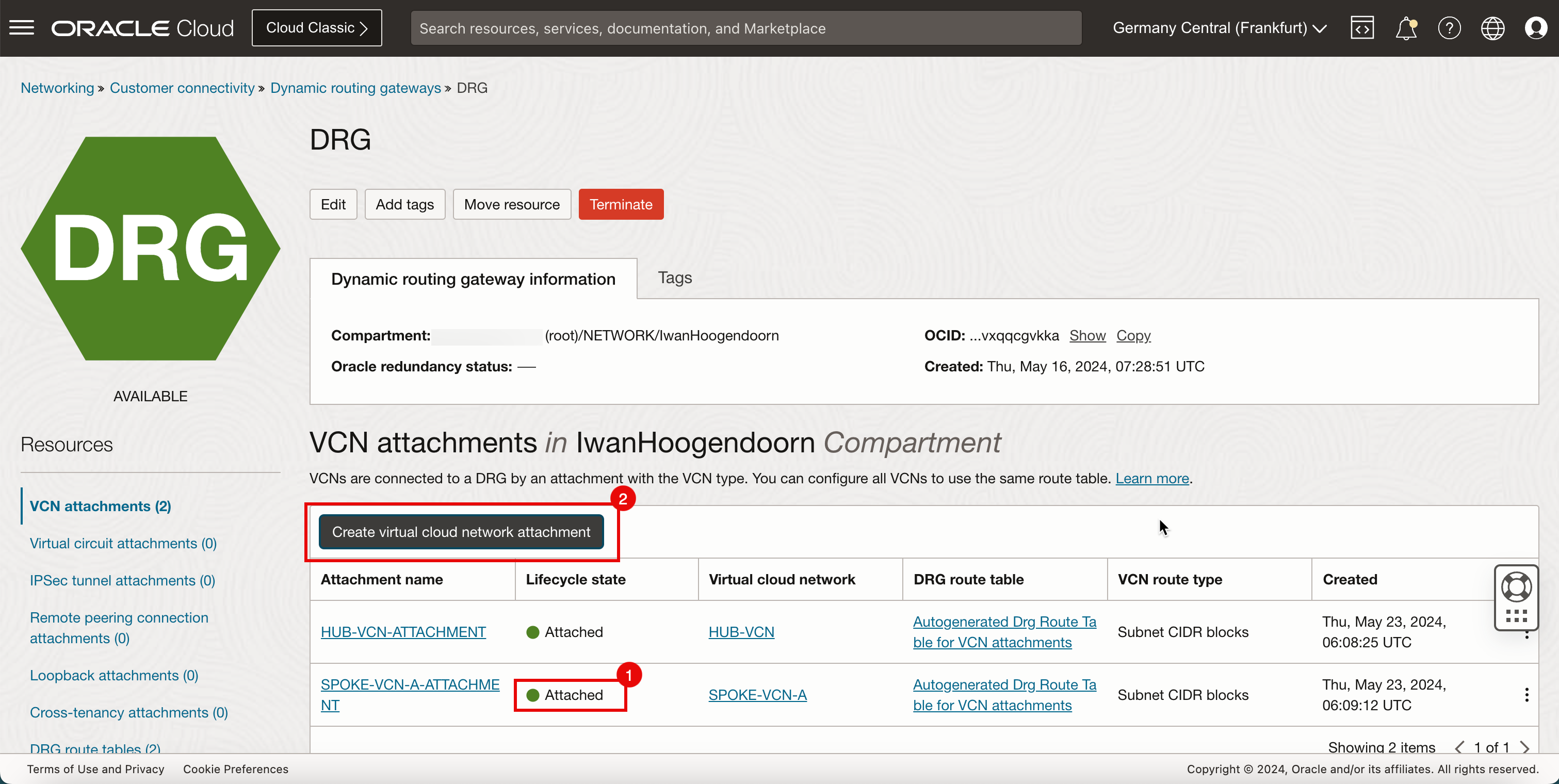

- Notez que l'état du VCN satellite A est passé à Attaché.

- Cliquez sur Créer un attachement de réseau virtuel pour créer l'attachement suivant.

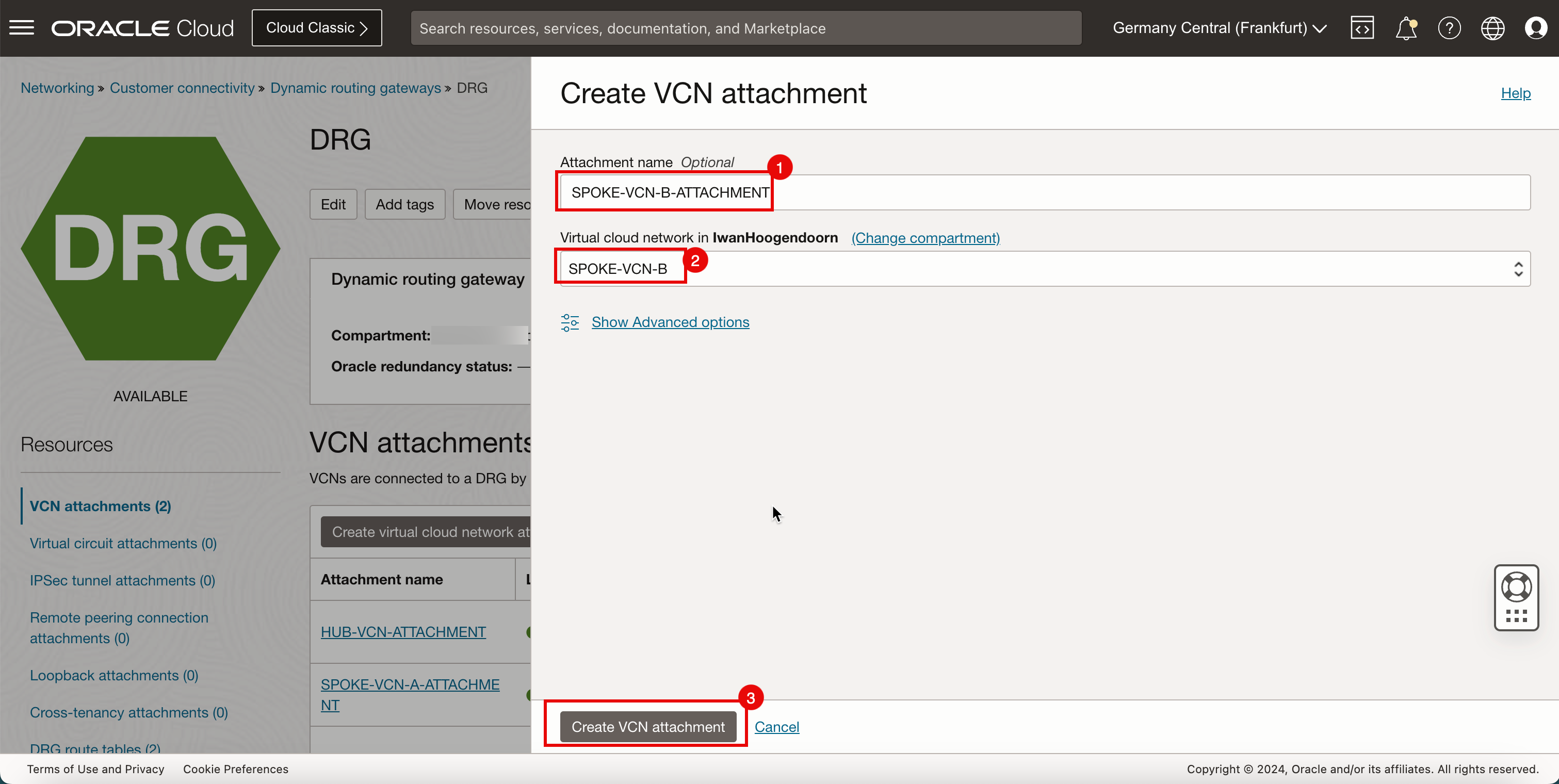

- Entrez le nom du fichier joint pour le VCN satellite B.

- Sélectionnez le VCN satellite B.

- Cliquez sur Créer un attachement VCN.

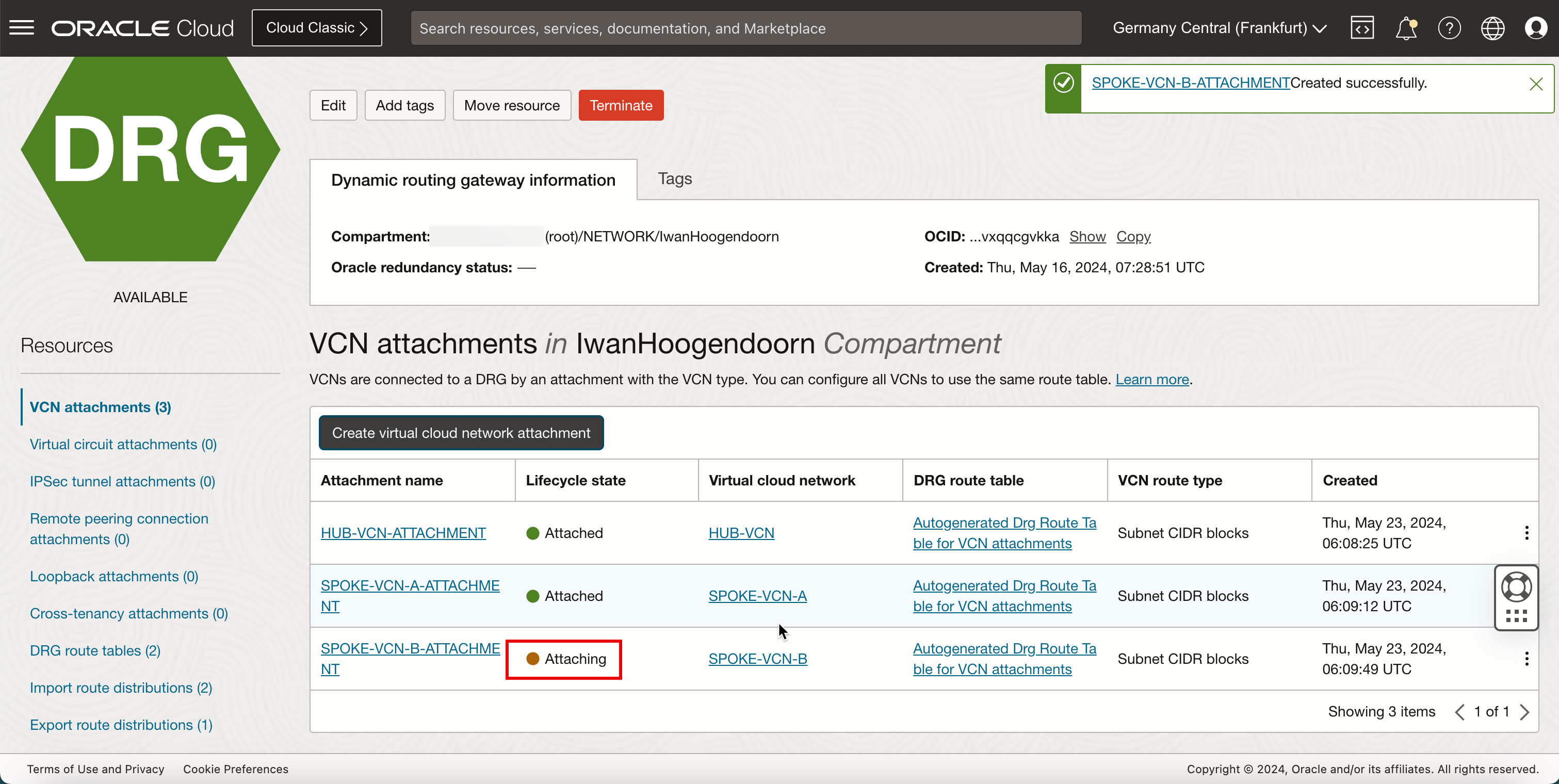

-

Notez que l'état du VCN satellite B est Attachement.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

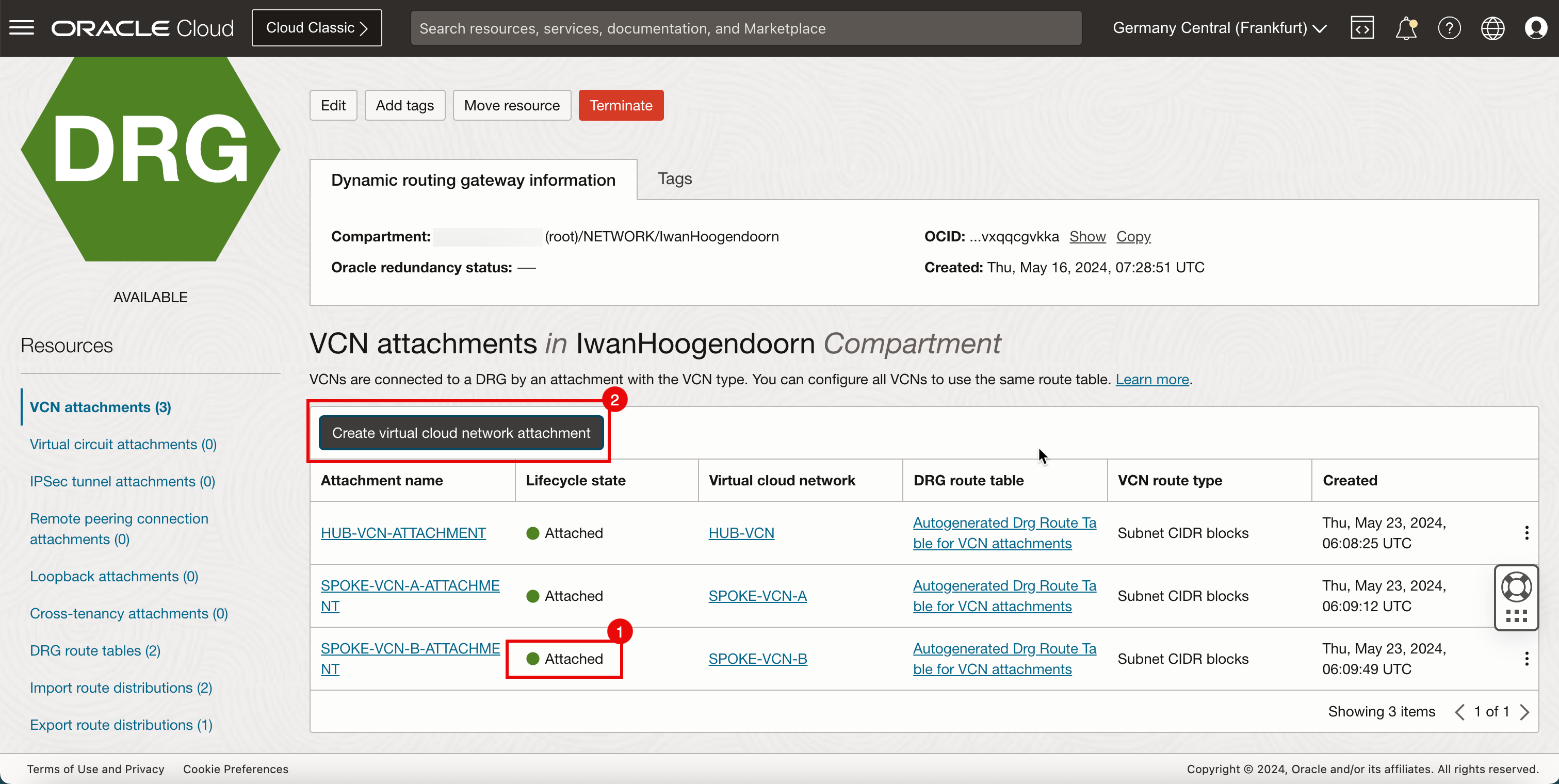

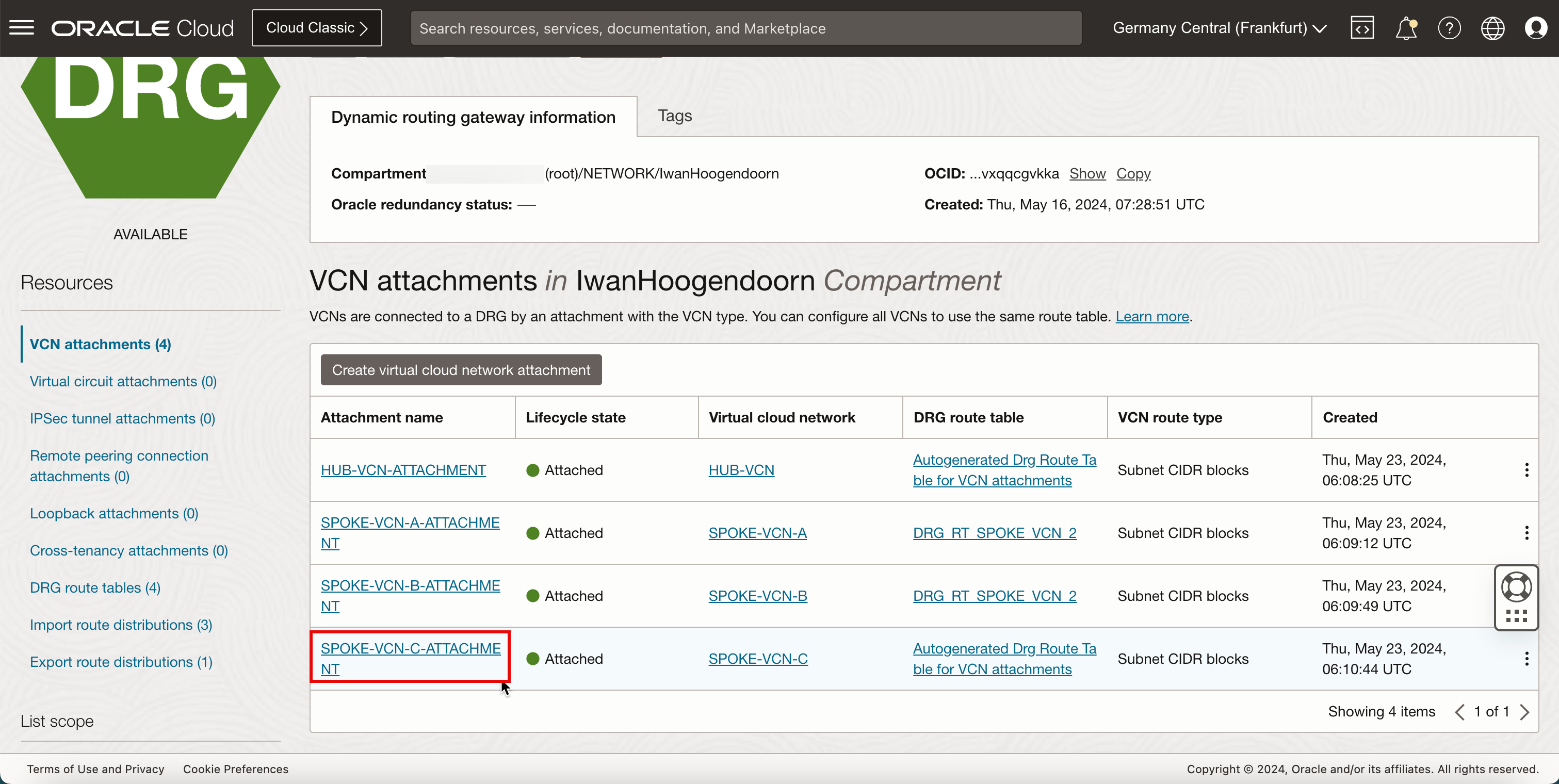

- Notez que l'état du VCN satellite B est passé à Attaché.

- Cliquez sur Créer un attachement de réseau virtuel pour créer l'attachement suivant.

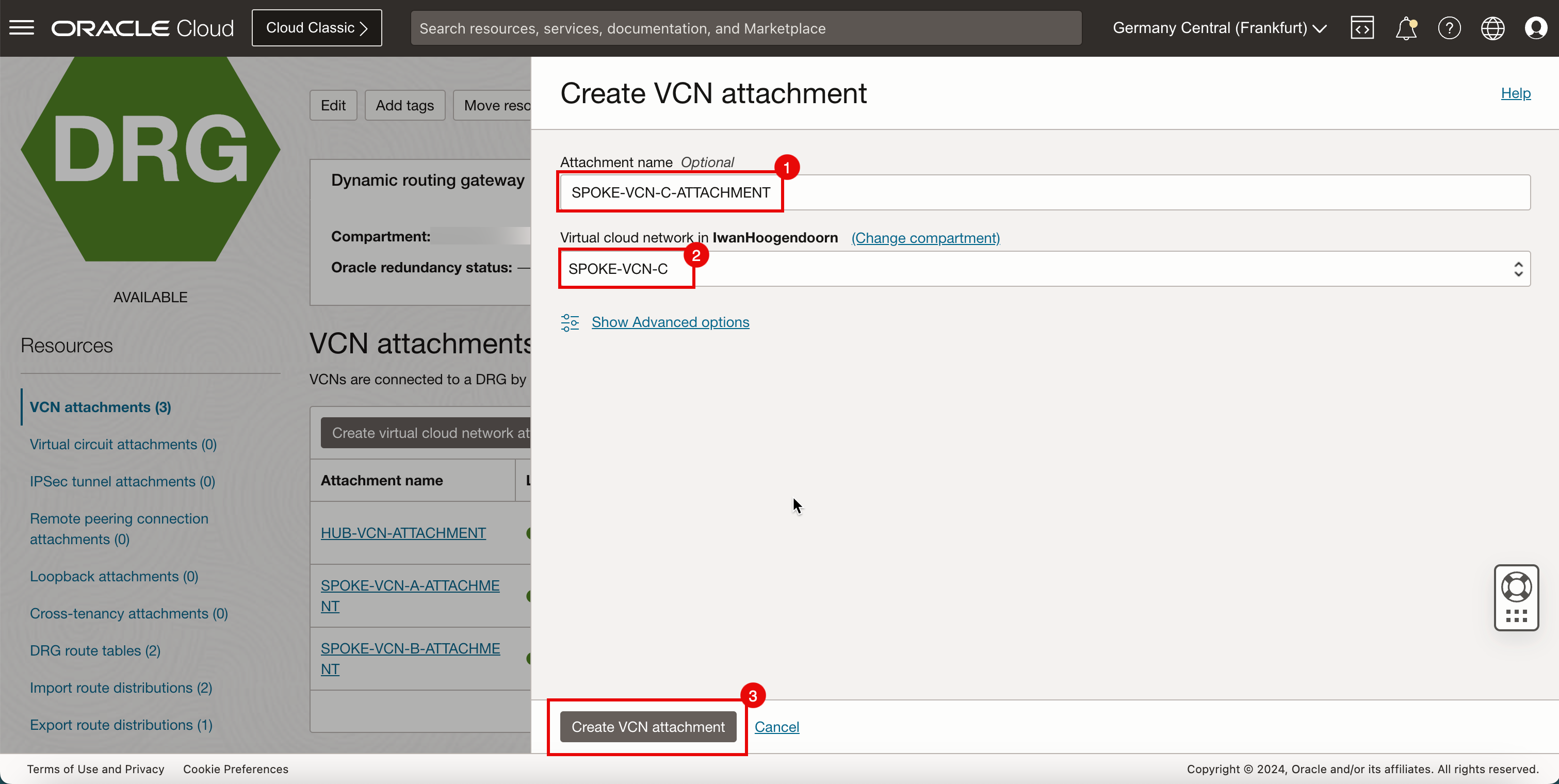

- Entrez un nom de fichier joint pour le VCN satellite C.

- Sélectionnez le VCN satellite C.

- Cliquez sur Créer un attachement VCN.

-

Notez que l'état C du VCN satellite est Attachement.

-

Notez que l'état C du VCN satellite est passé à Attaché.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

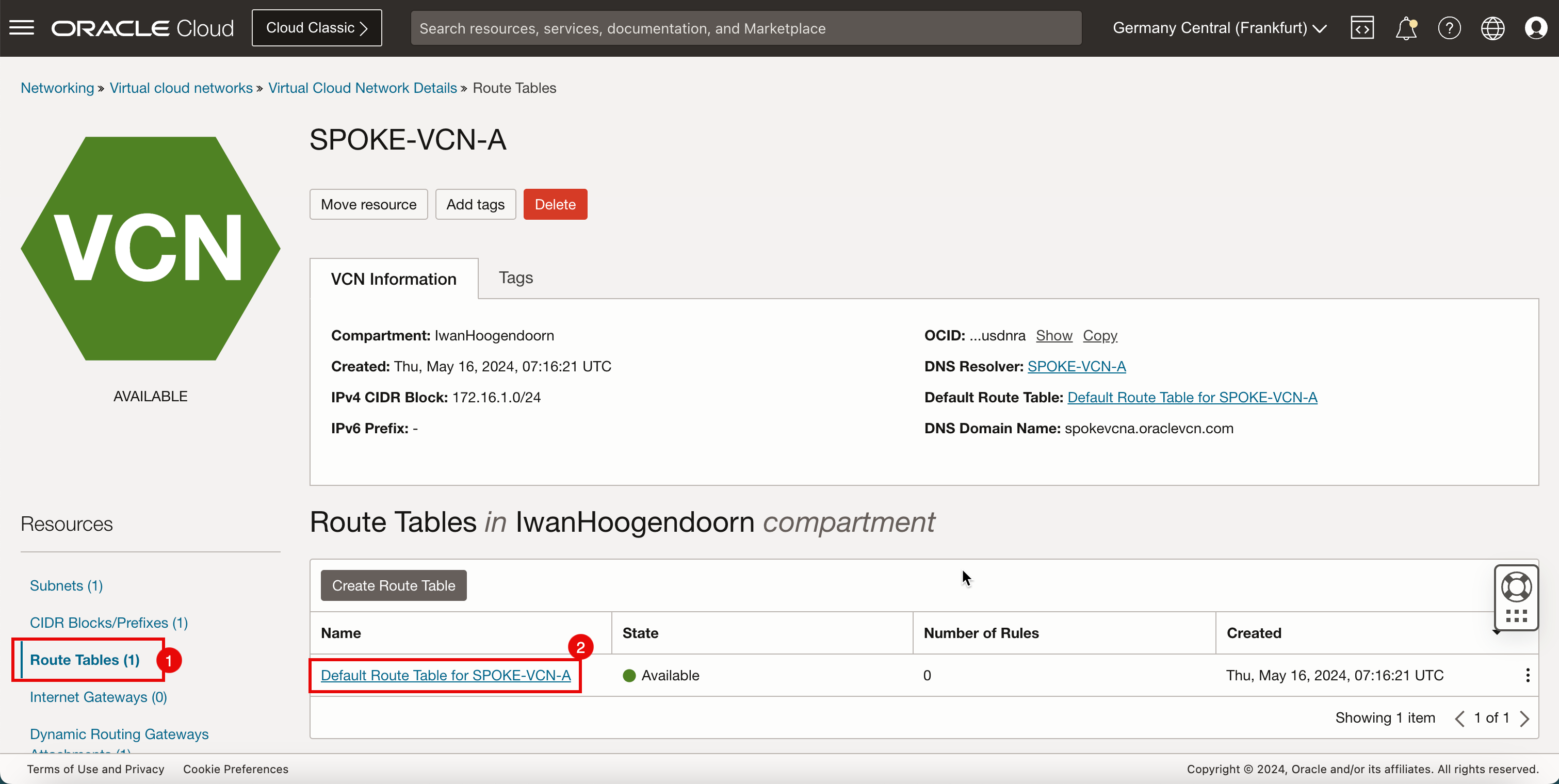

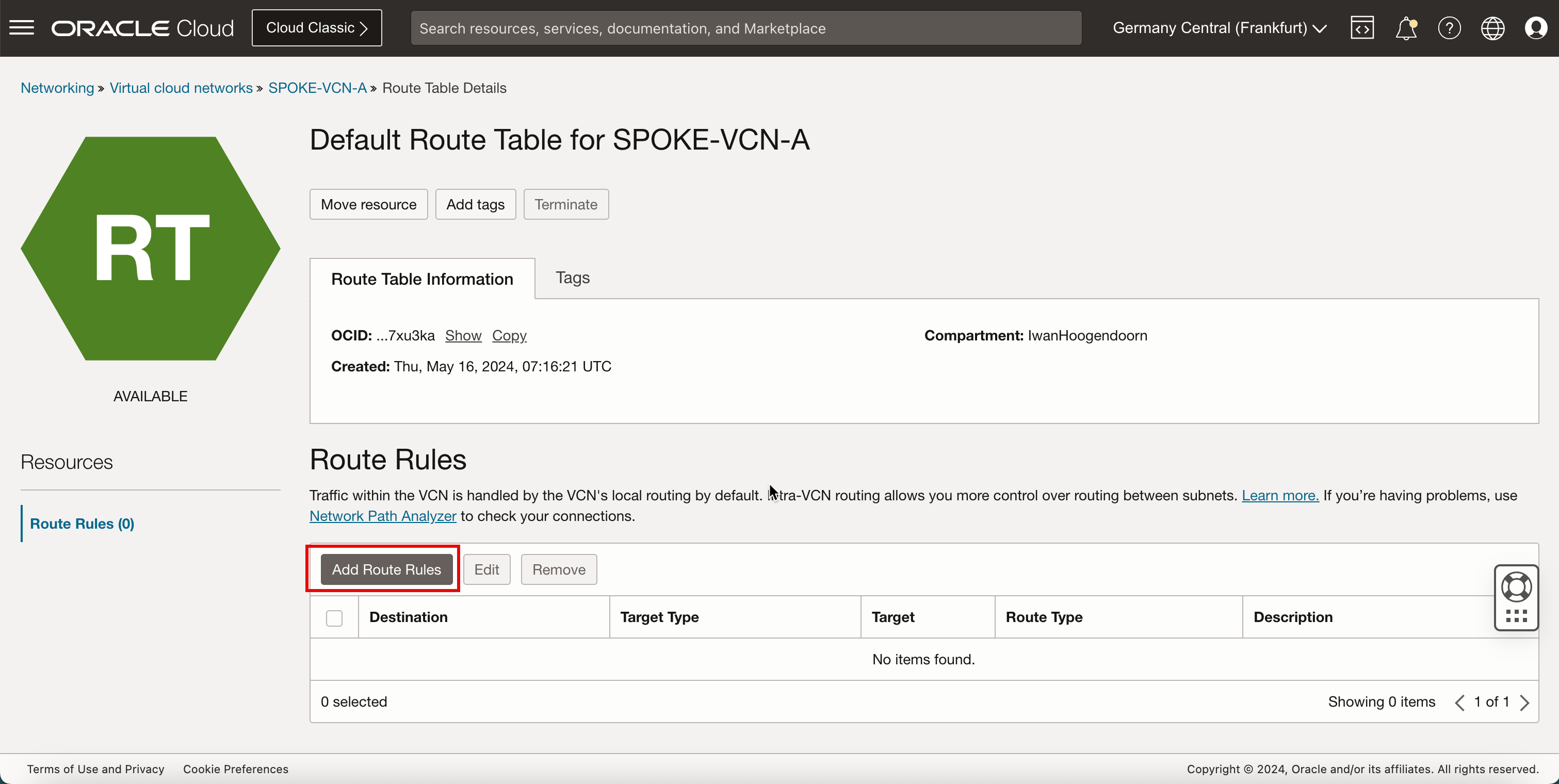

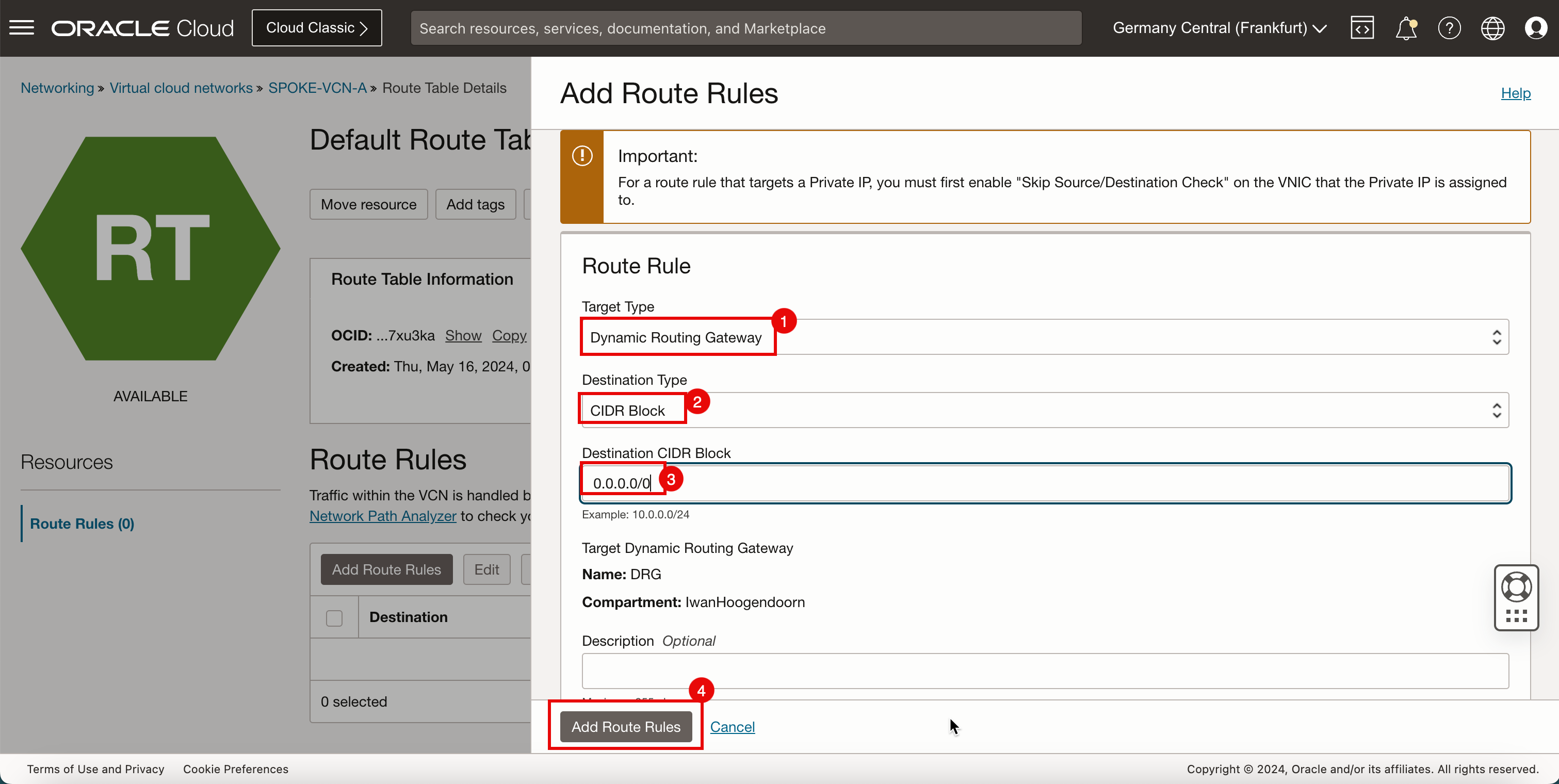

Tâche 7.2 : Créer et configurer des tables de routage de VCN satellite

Nous devons créer deux types de table de routage : les tables de routage de VCN et les tables de routage DRG.

Note : Par défaut, lorsque vous créez un réseau VCN, une table de routage par défaut est créée.

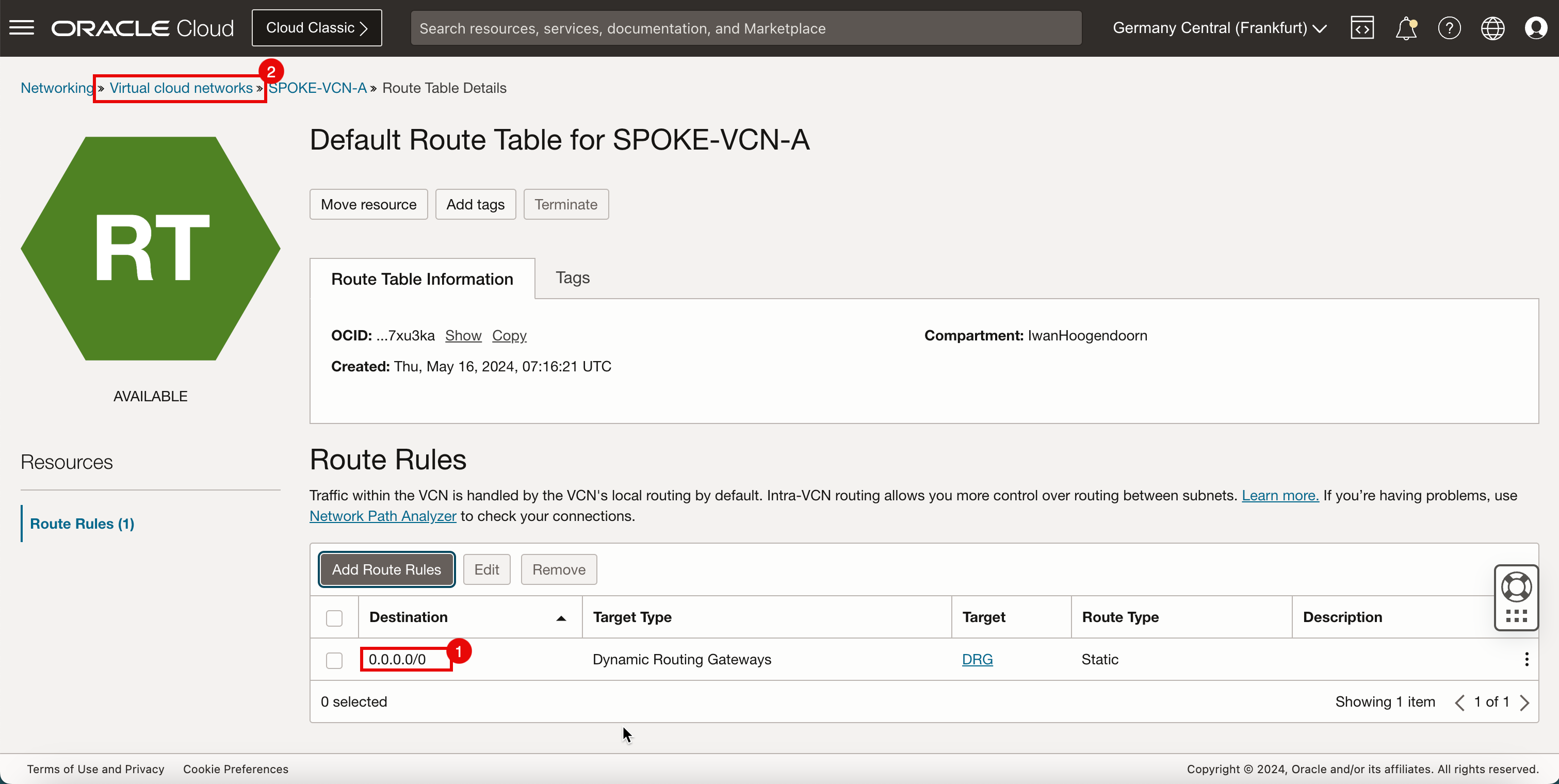

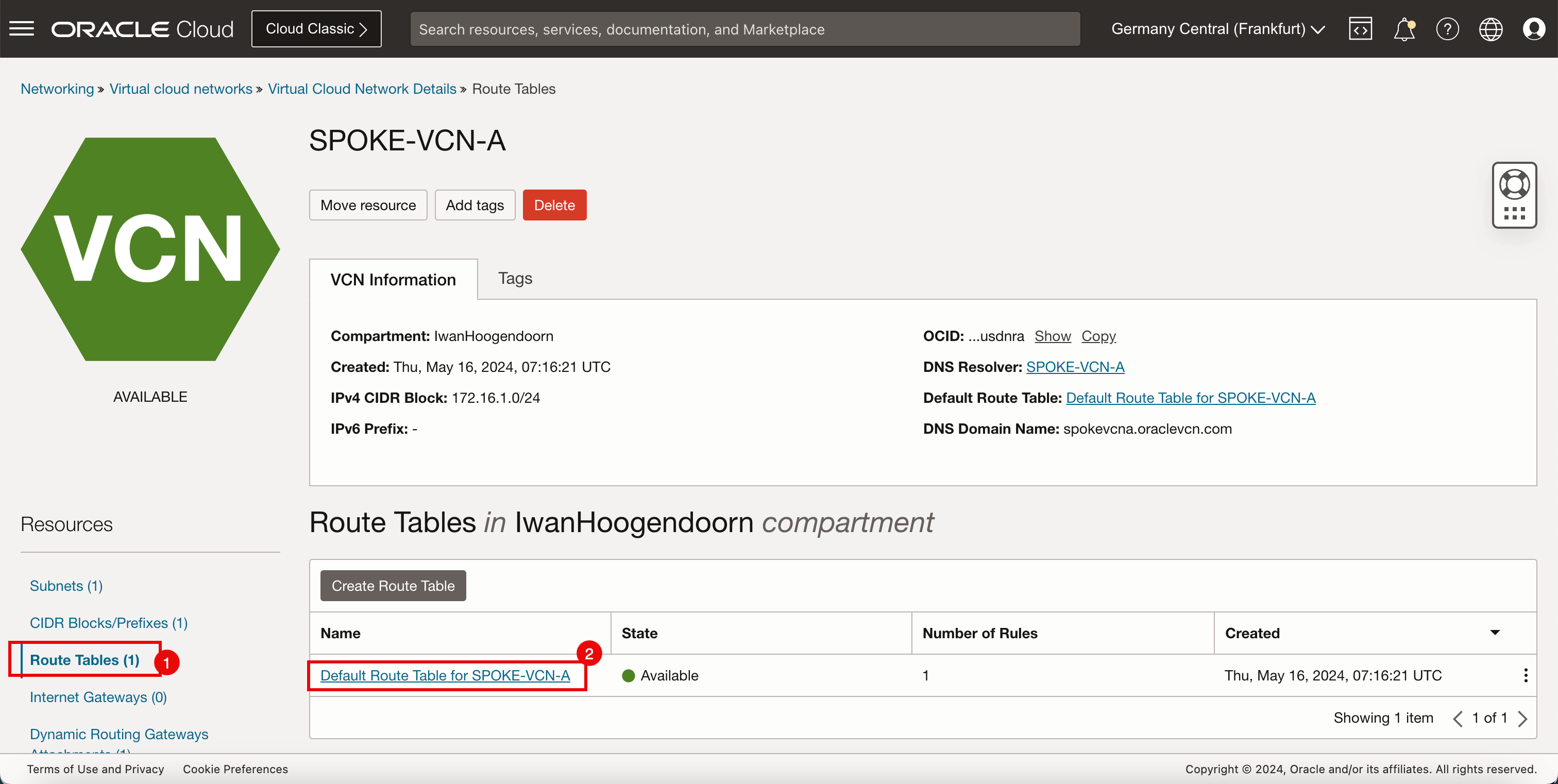

-

Le VCN satellite A n'a que la table de routage du VCN par défaut.

Destination Type de cible Cible Type de route 0.0.0.0/0 passerelle de routage dynamique; DRG Statique - Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseau.

- Cliquez sur Réseaux en nuage virtuels.

-

Cliquez sur le VCN satellite A.

- Cliquez sur Tables de routage.

- Cliquez sur Table de routage par défaut pour SPOKE-VCN-A.

-

Cliquez sur Ajouter des règles de routage.

- Dans Type de cible, sélectionnez la passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

0.0.0.0/0. - Cliquez sur Ajouter des règles de routage.

-

Cette règle acheminera tout le trafic provenant du VCN satellite A vers la passerelle DRG.

- Notez que la route

0.0.0.0/0est maintenant ajoutée à la table de routage par défaut du VCN satellite A. - Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

- Notez que la route

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

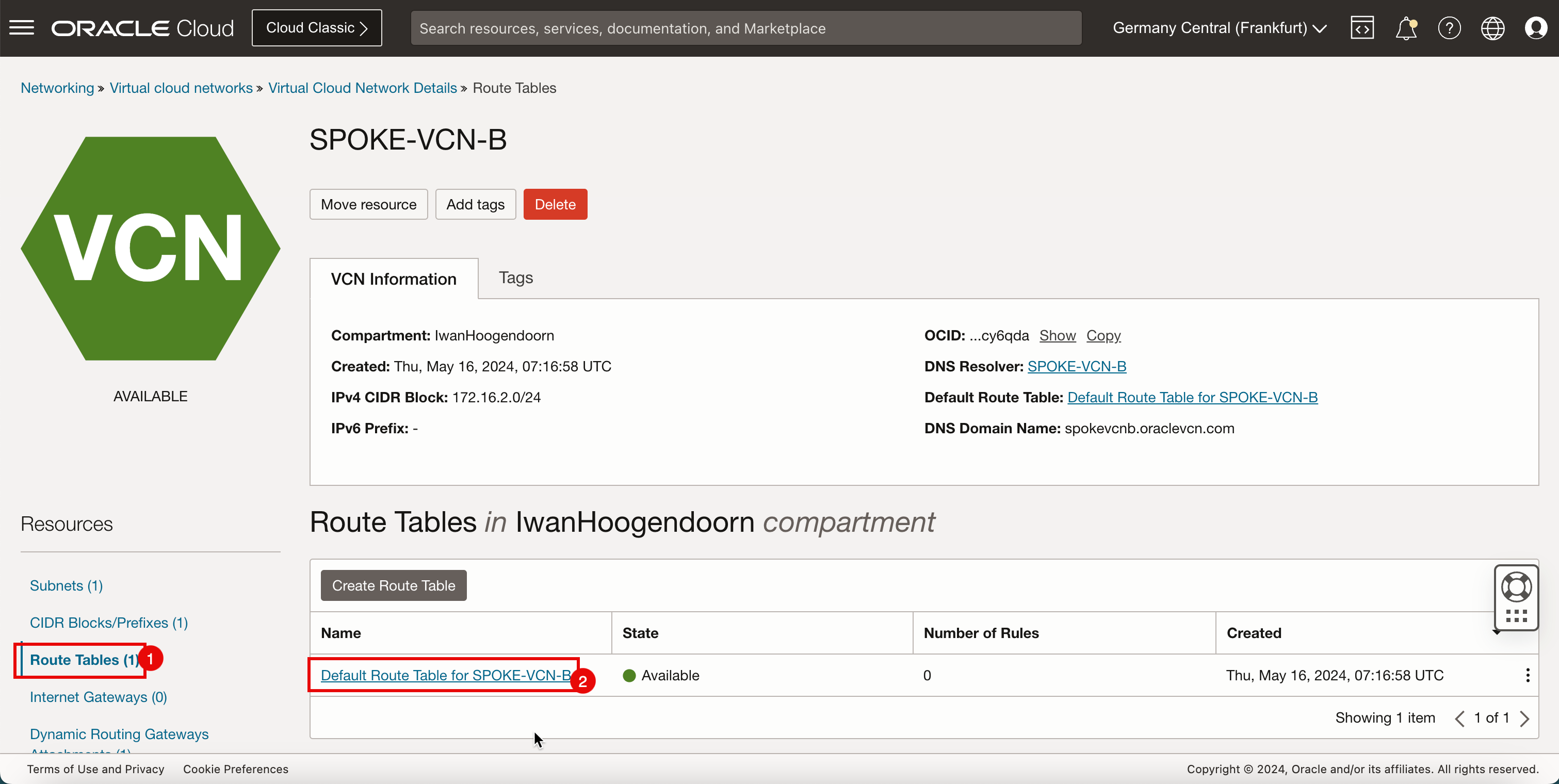

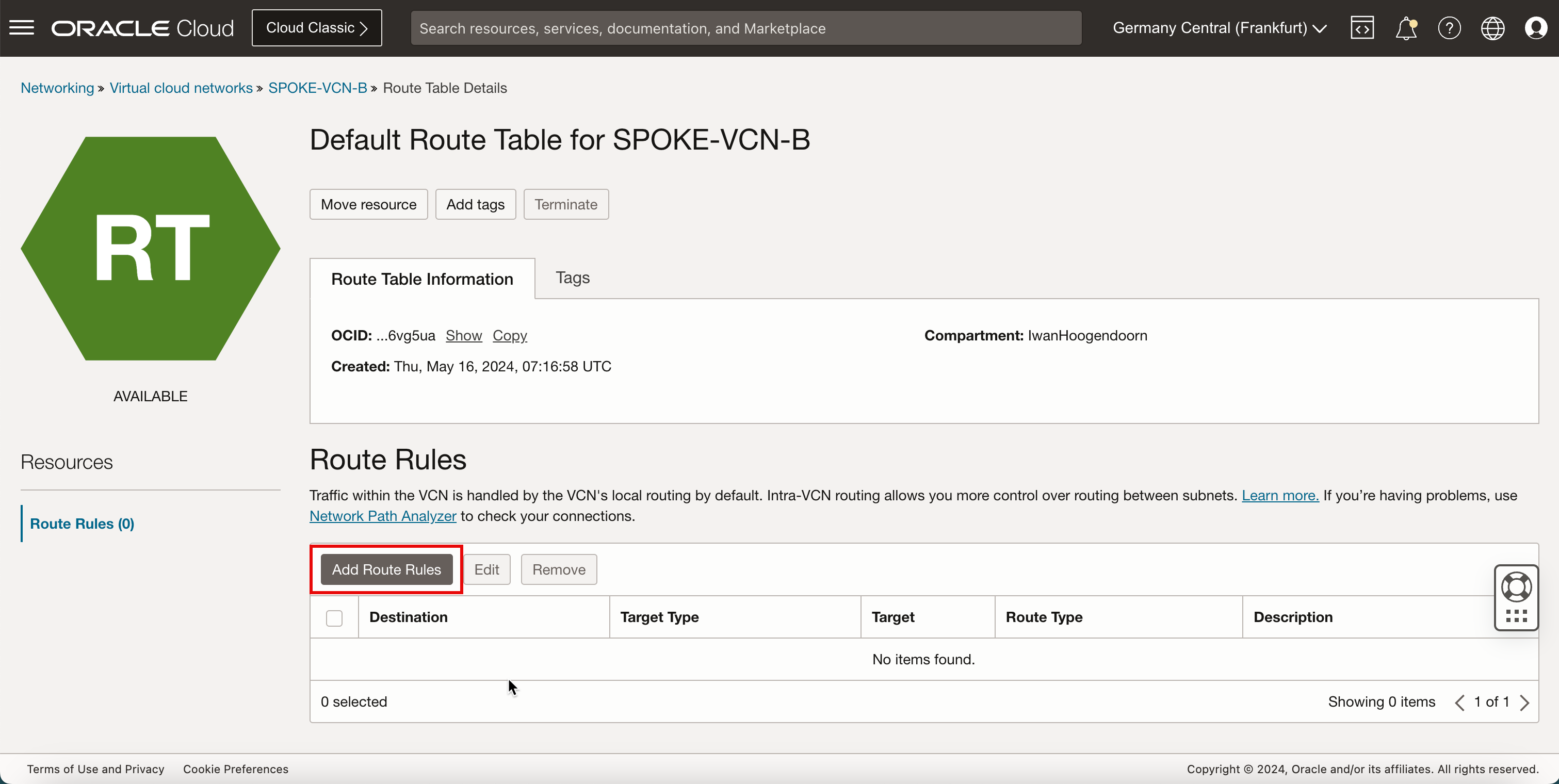

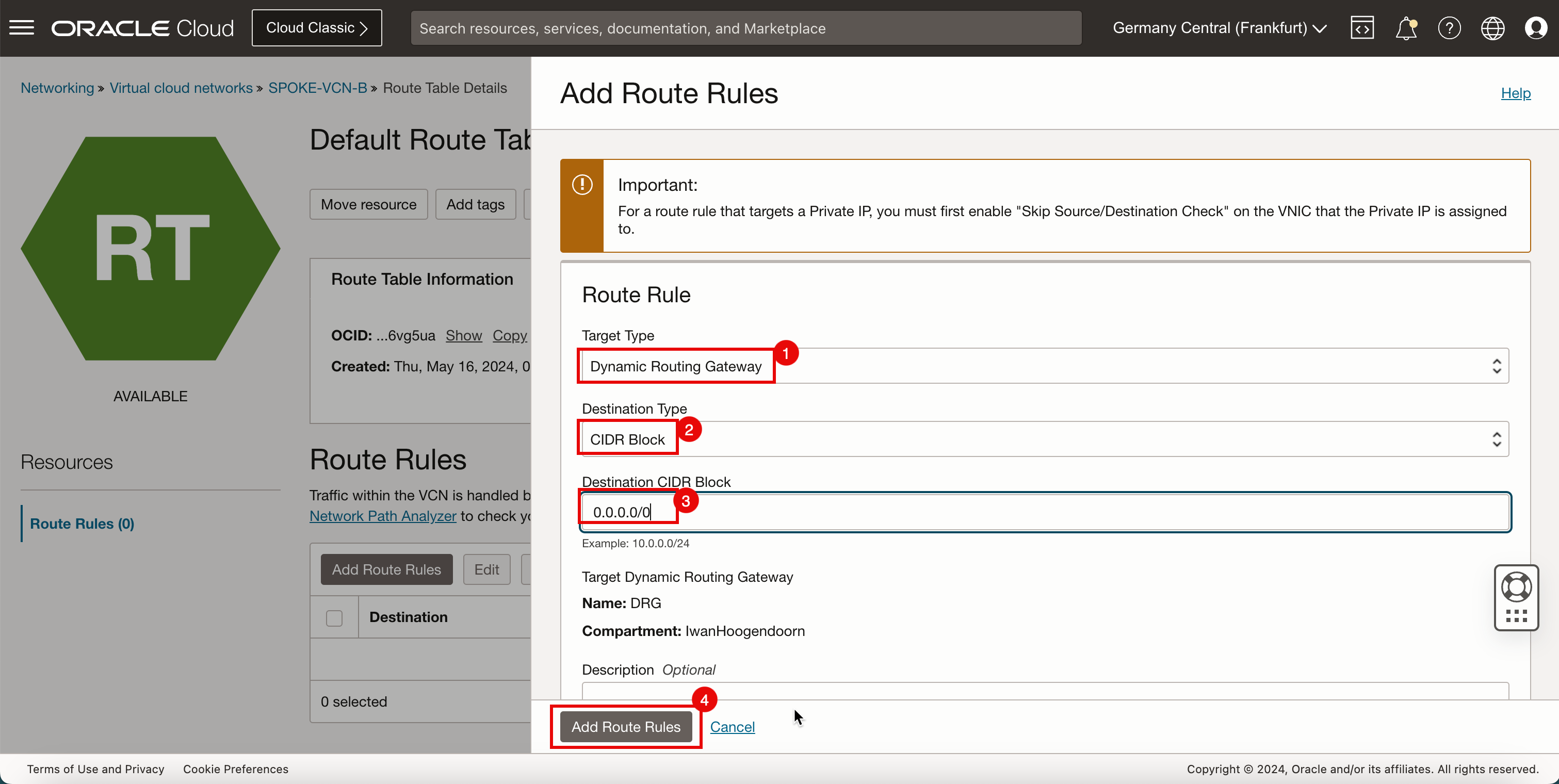

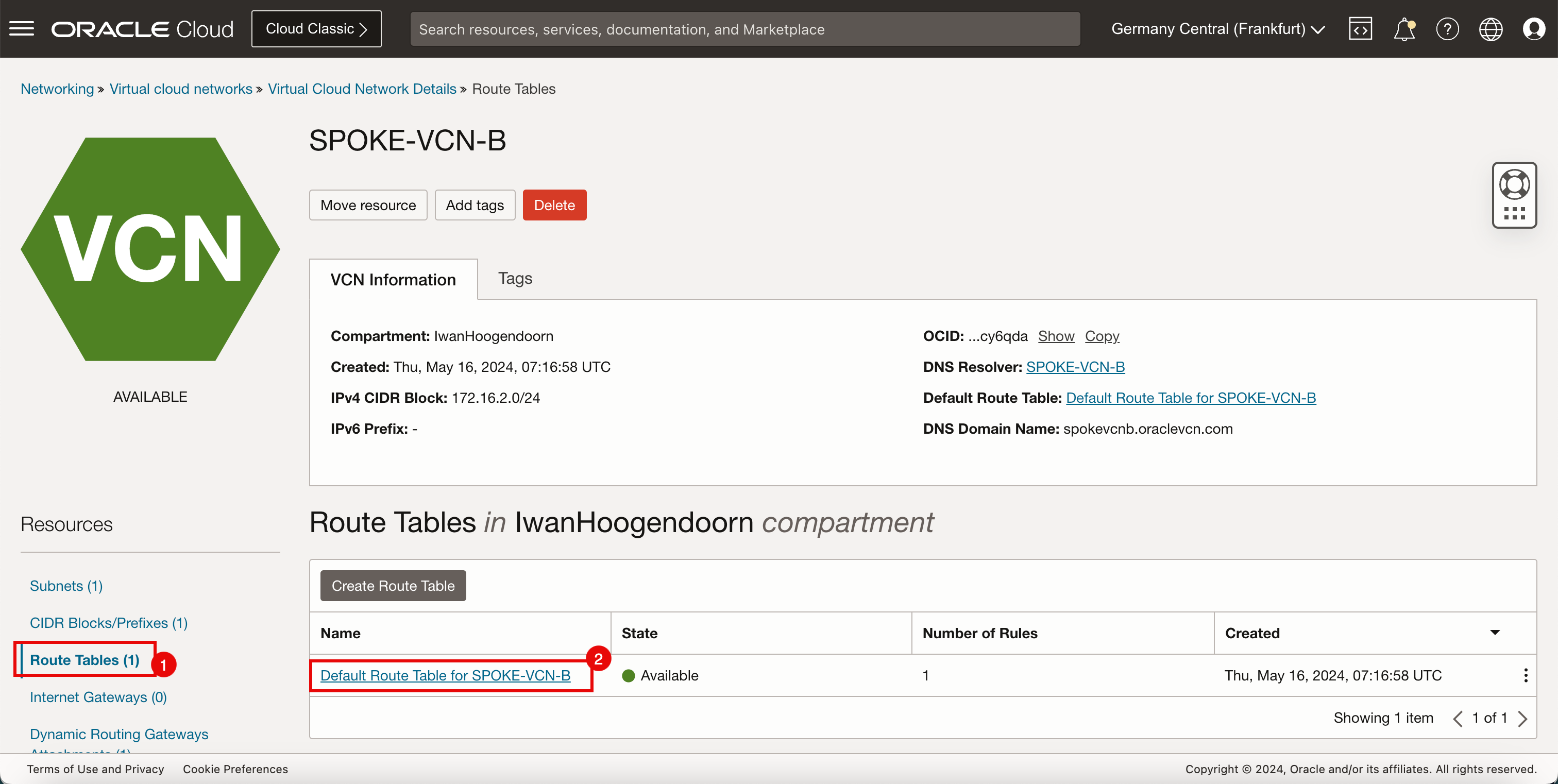

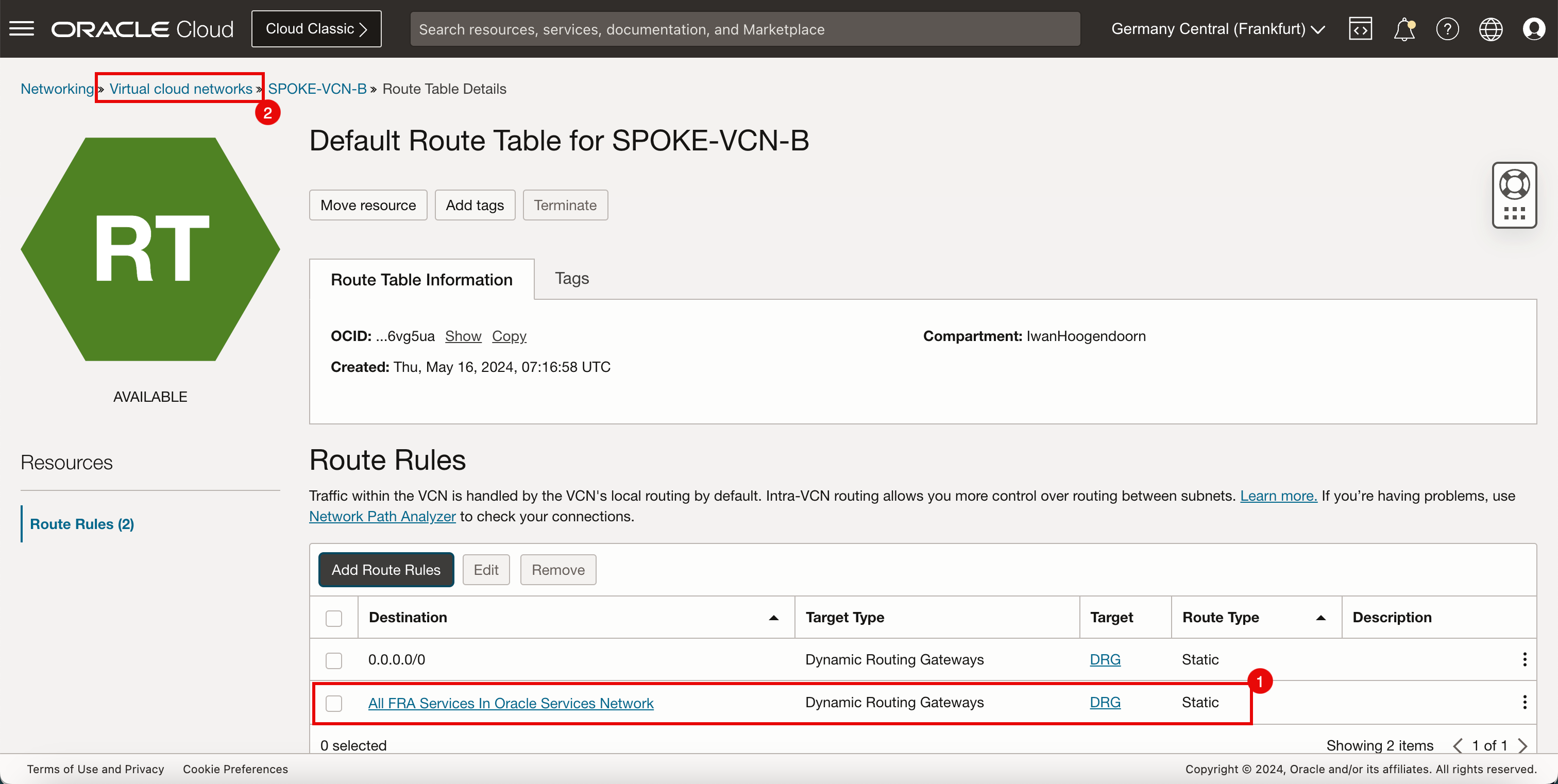

Le VCN satellite B n'a que la table de routage du VCN par défaut.

Destination Type de cible Cible Type de route 0.0.0.0/0 passerelle de routage dynamique; DRG Statique -

Cliquez sur le VCN satellite B.

- Cliquez sur Tables de routage.

- Cliquez sur Table de routage par défaut de SPOKE-VCN-B.

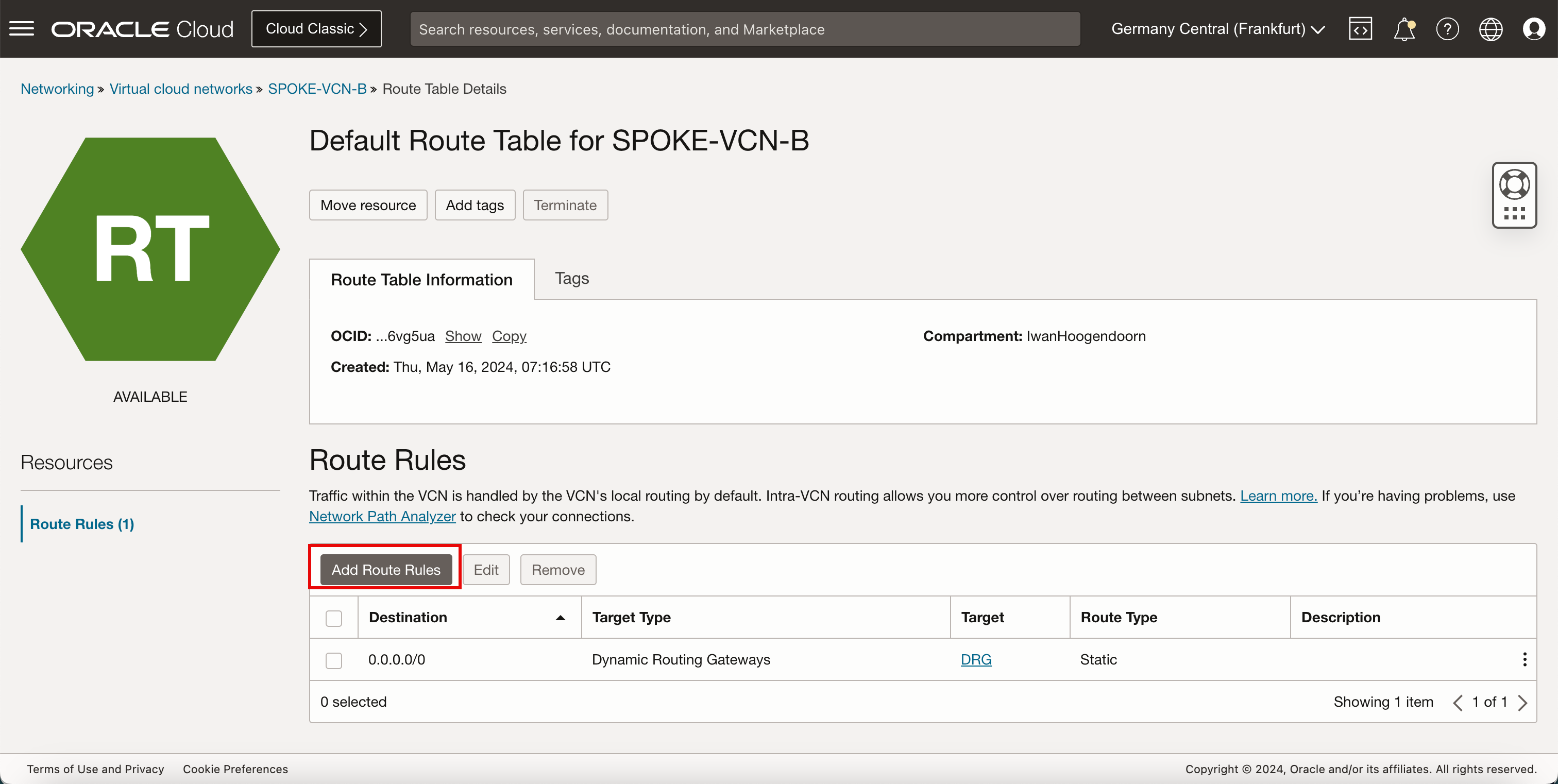

-

Cliquez sur Ajouter des règles de routage.

- Dans Type de cible, sélectionnez la passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

0.0.0.0/0. - Cliquez sur Ajouter des règles de routage.

-

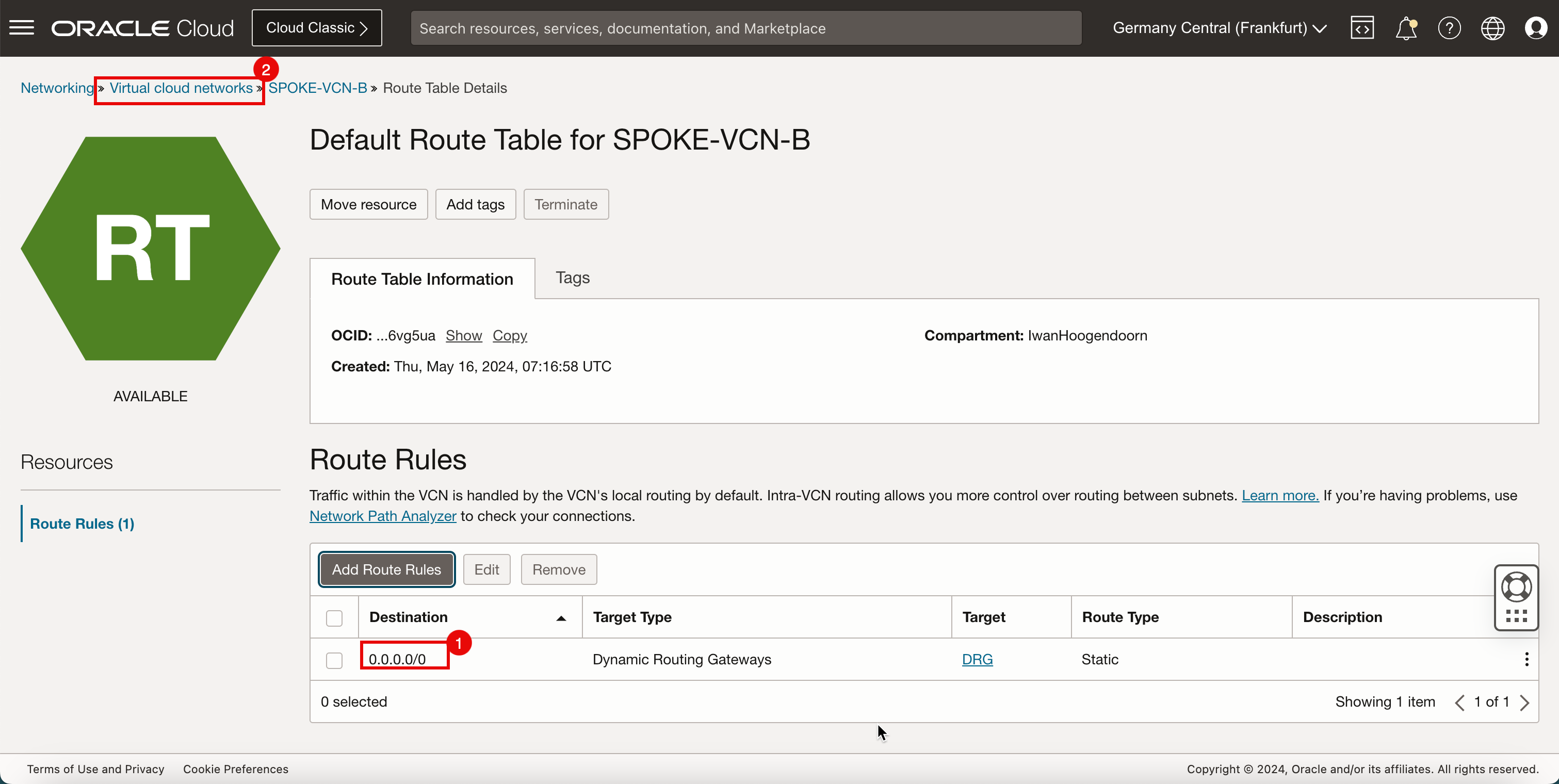

Cette règle acheminera tout le trafic provenant du VCN satellite B vers la passerelle DRG.

- Notez que la route

0.0.0.0/0est maintenant ajoutée à la table de routage par défaut du VCN satellite B. - Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

- Notez que la route

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

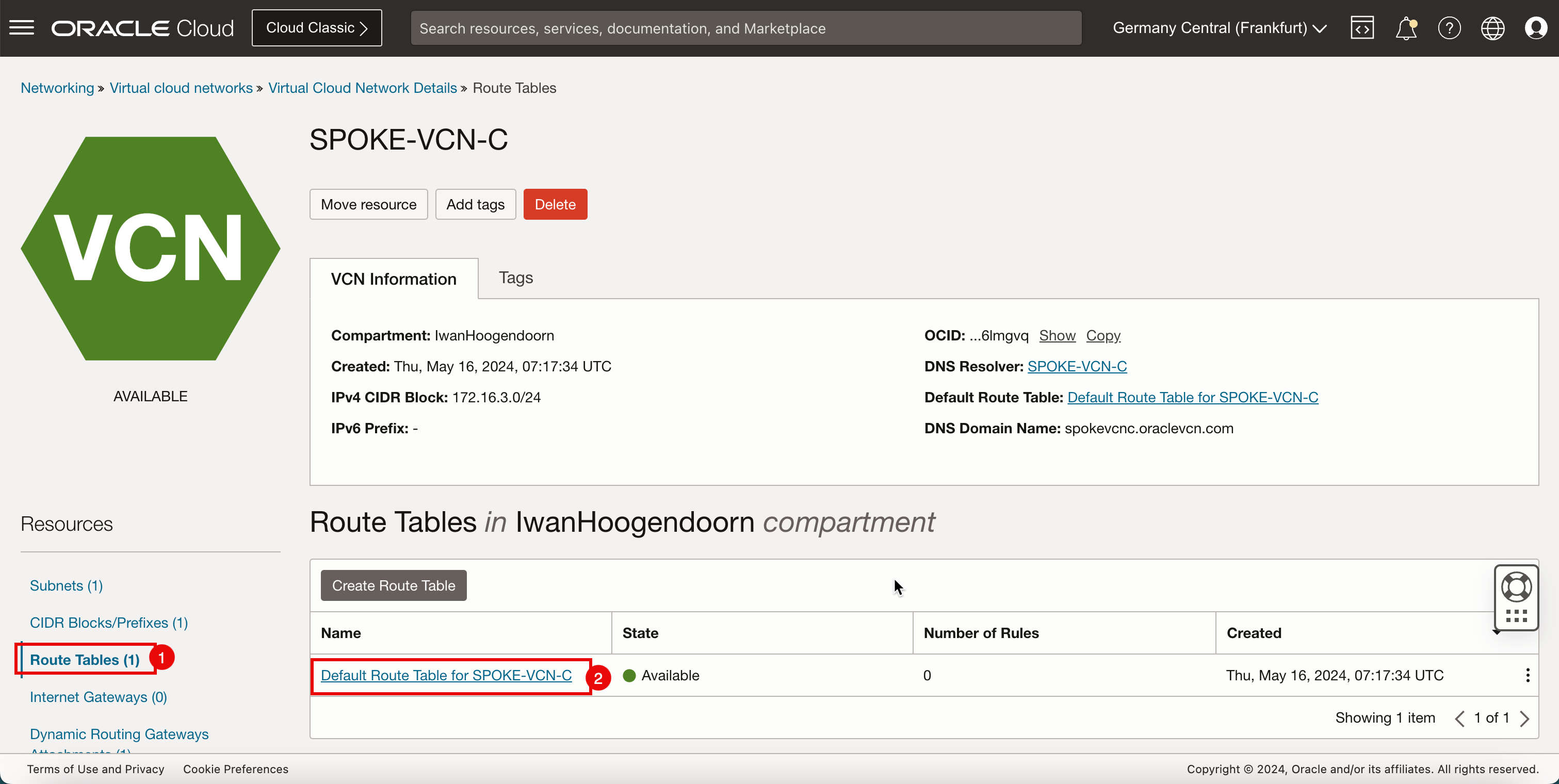

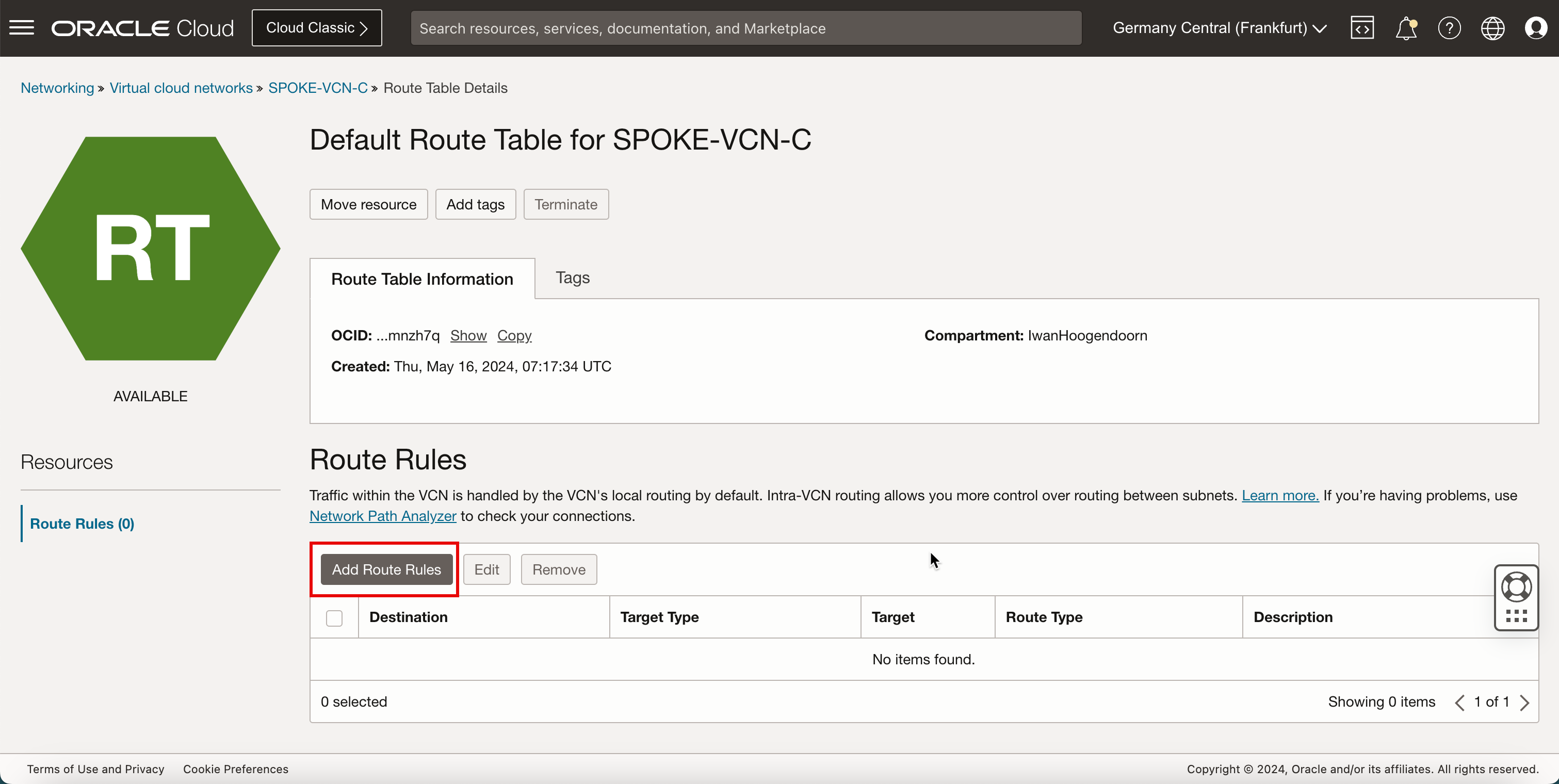

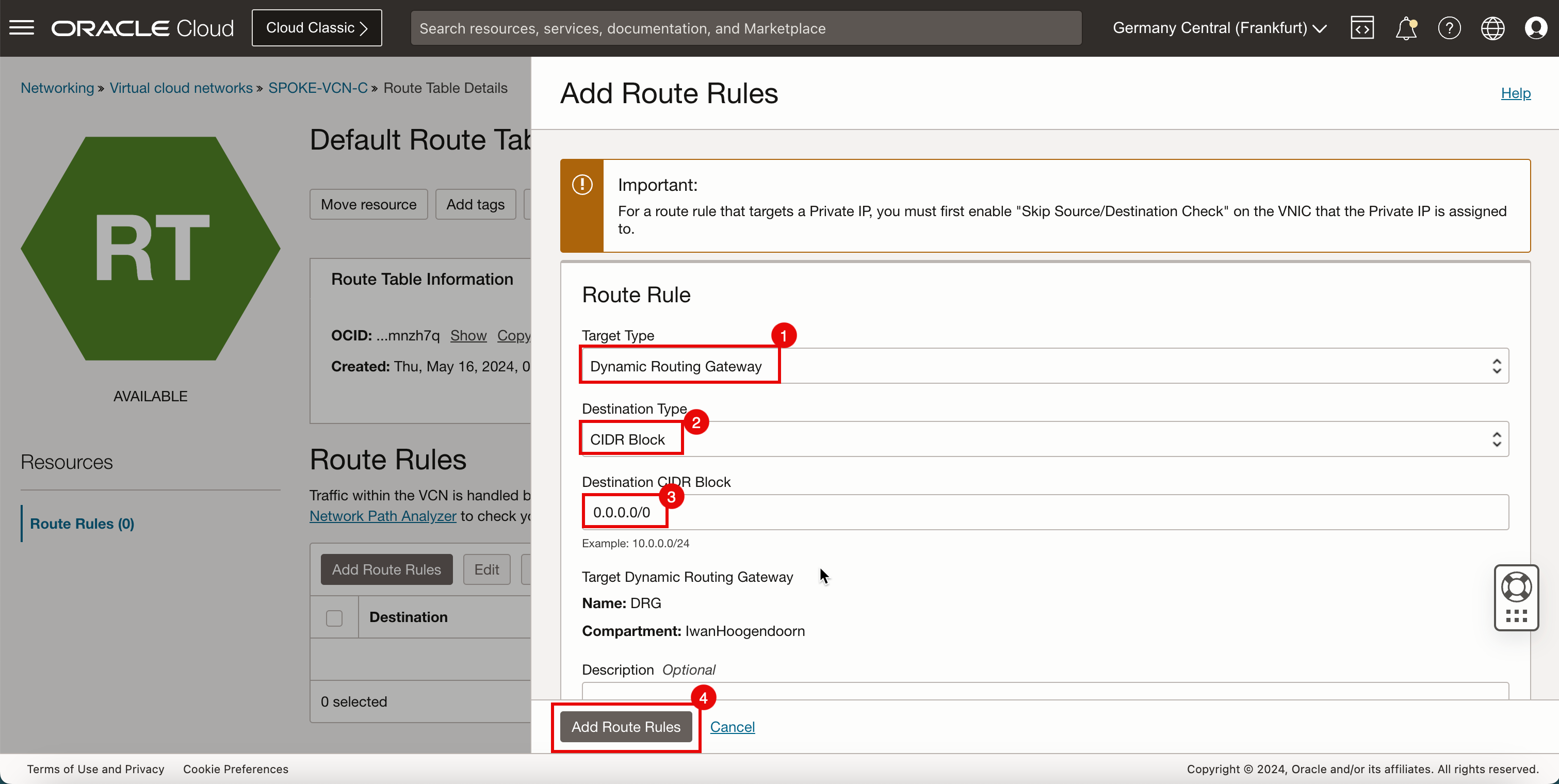

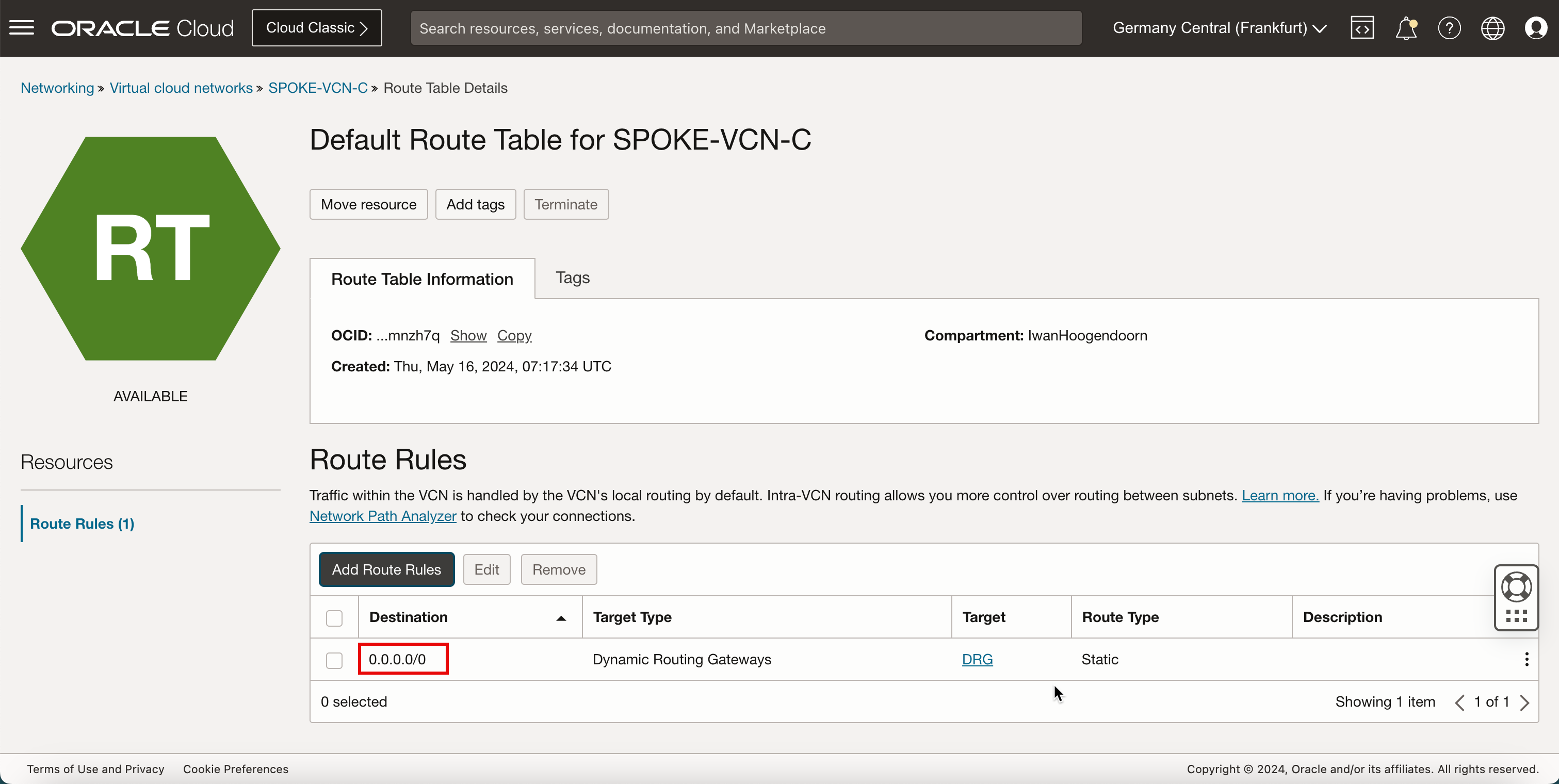

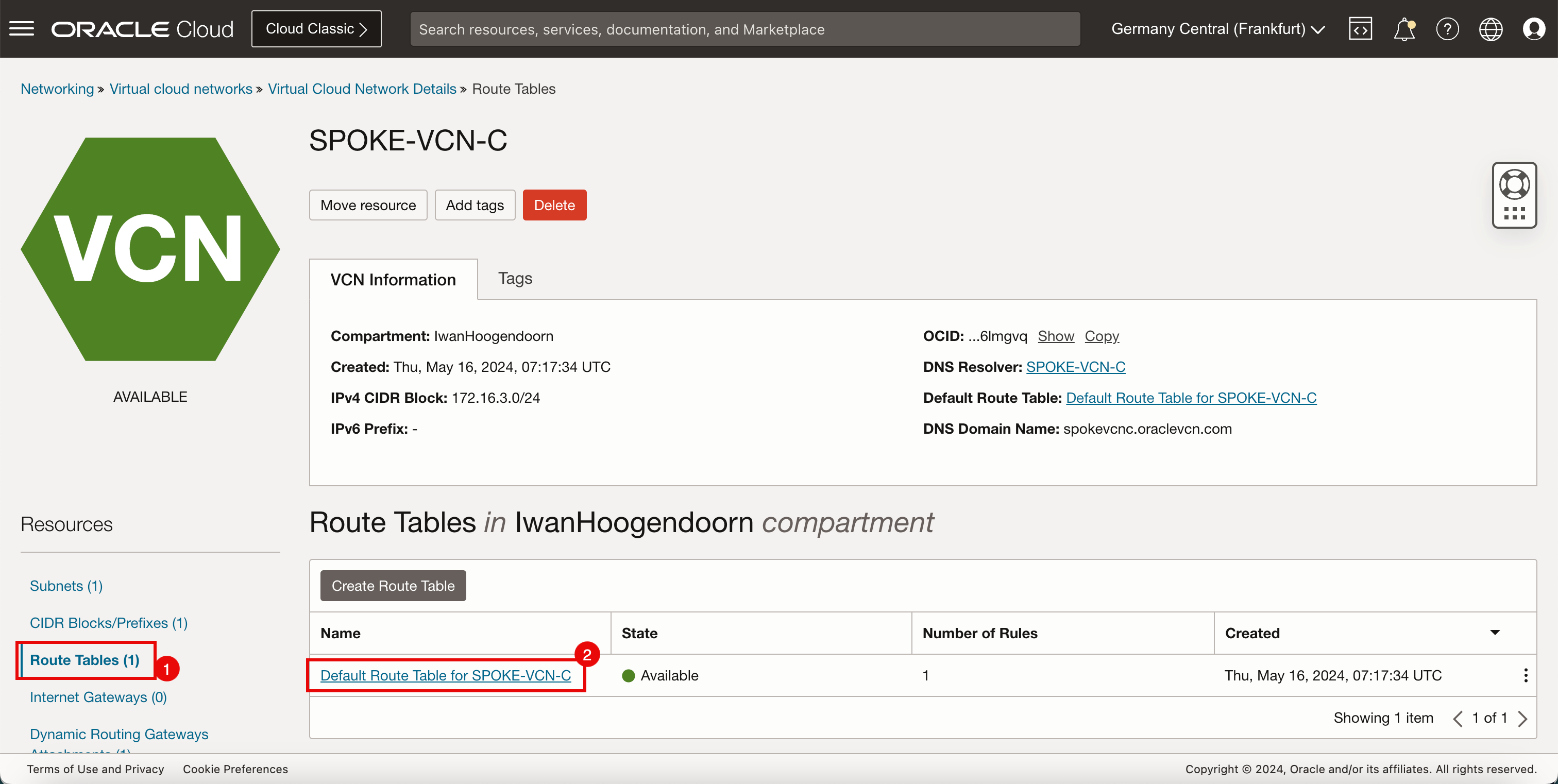

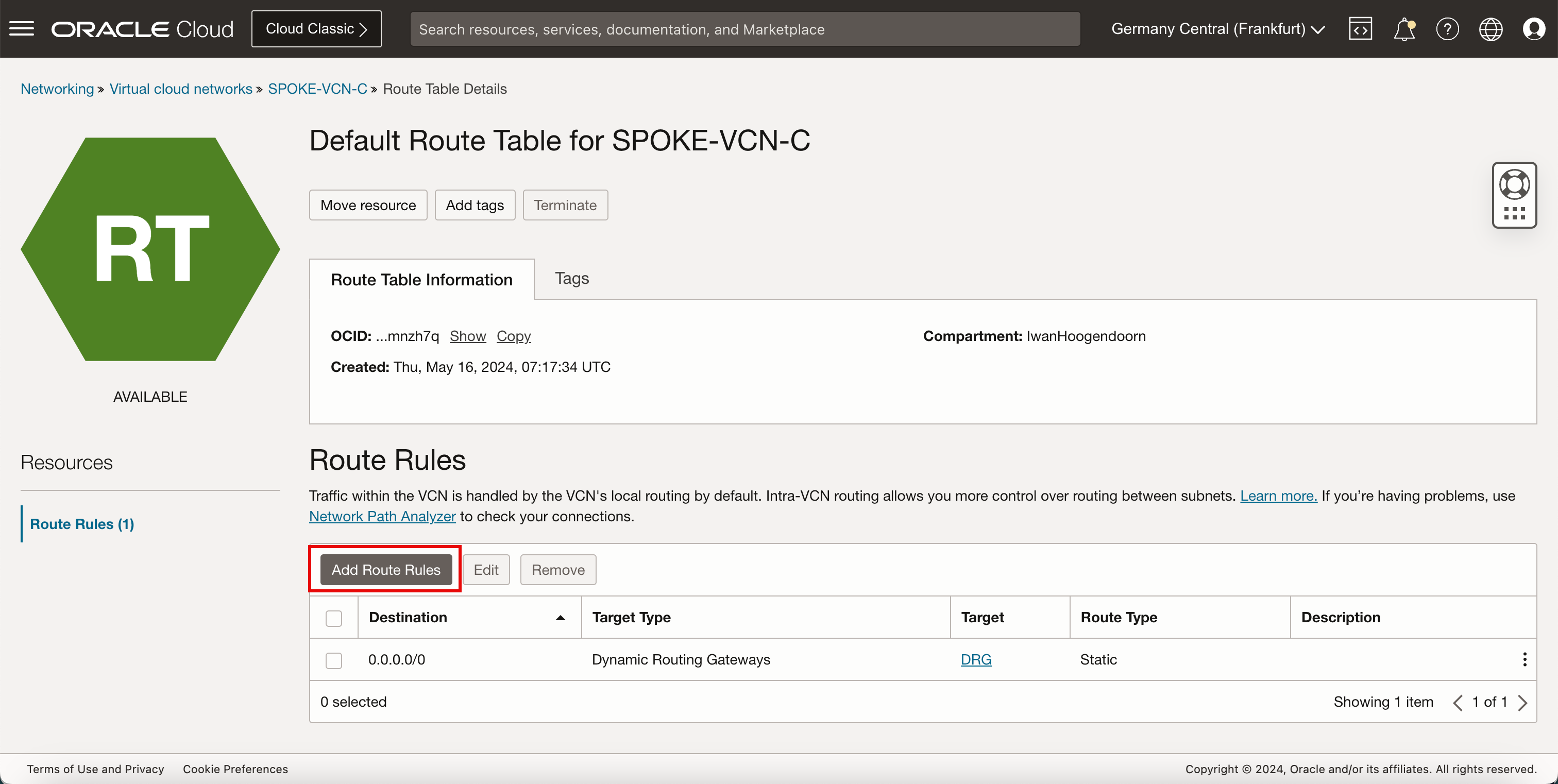

Le VCN satellite C n'a que la table de routage du VCN par défaut.

Destination Type de cible Cible Type de route 0.0.0.0/0 passerelle de routage dynamique; DRG Statique -

Cliquez sur le VCN satellite C.

- Cliquez sur Tables de routage.

- Cliquez sur Table de routage par défaut pour SPOKE-VCN-C.

-

Cliquez sur Ajouter des règles de routage.

- Dans Type de cible, sélectionnez la passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

0.0.0.0/0. - Cliquez sur Ajouter des règles de routage.

-

Cette règle acheminera tout le trafic provenant du VCN satellite C vers la passerelle DRG.

-

Notez que la route

0.0.0.0/0est maintenant ajoutée à la table de routage par défaut du VCN satellite C.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

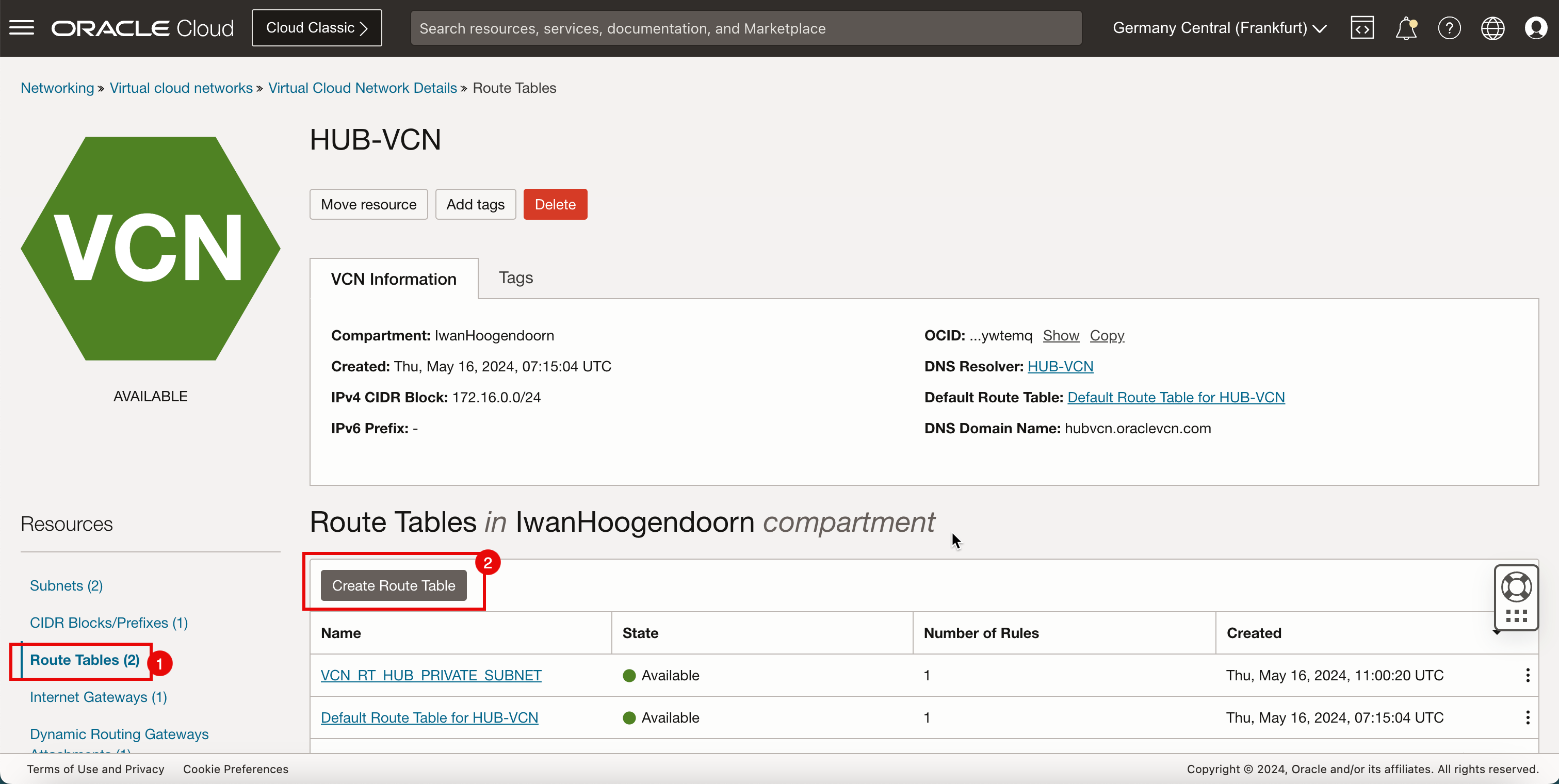

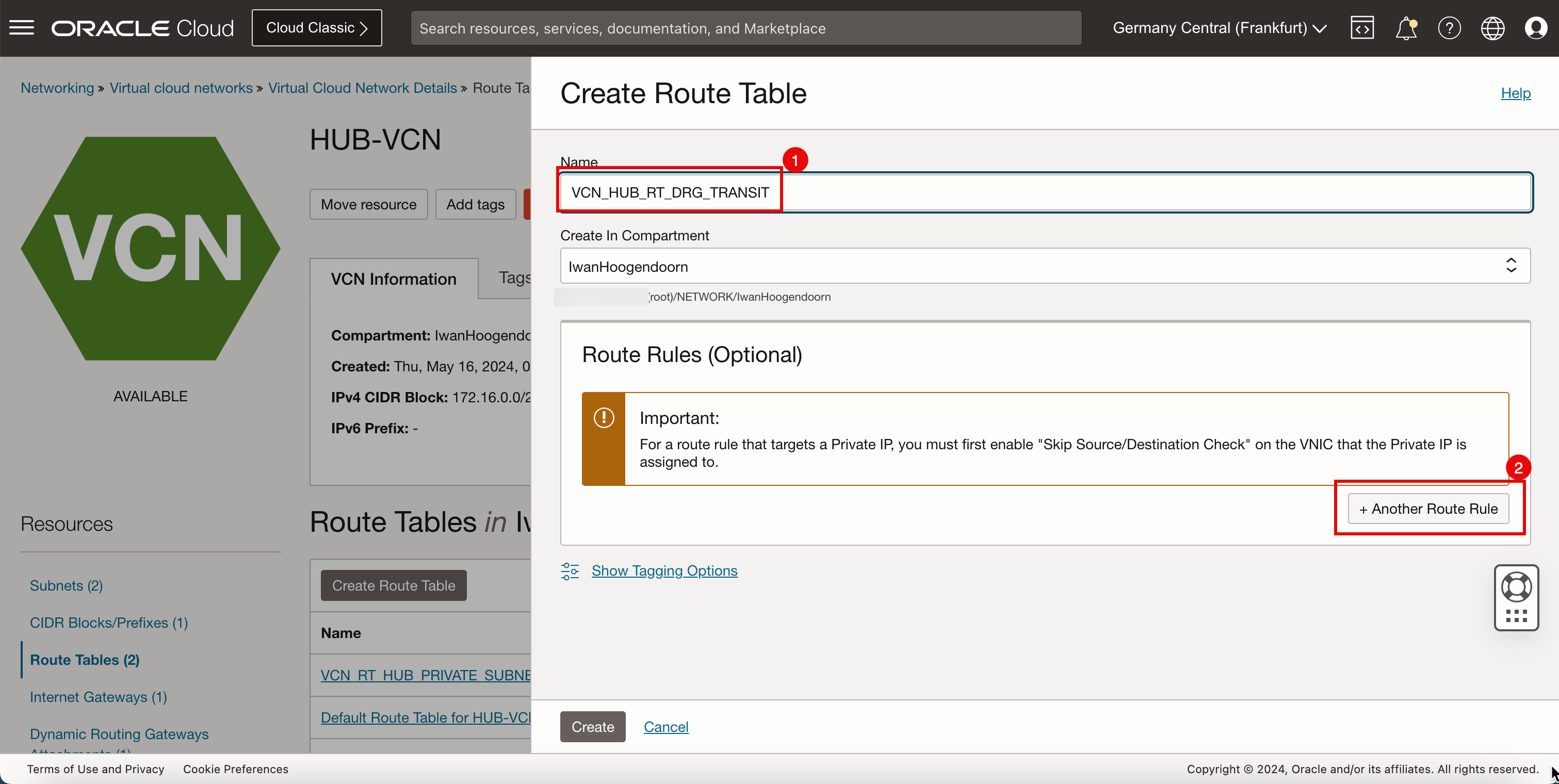

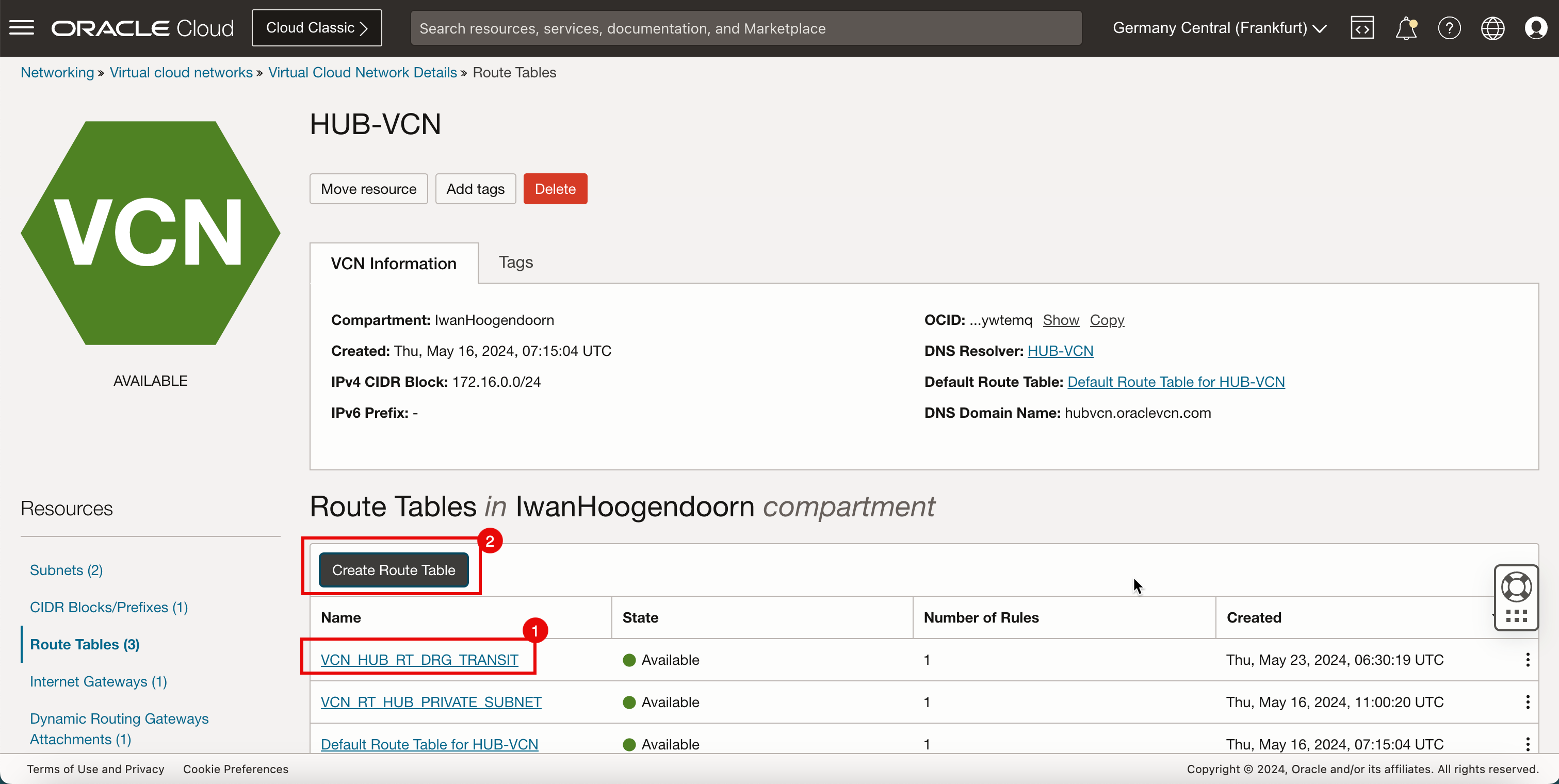

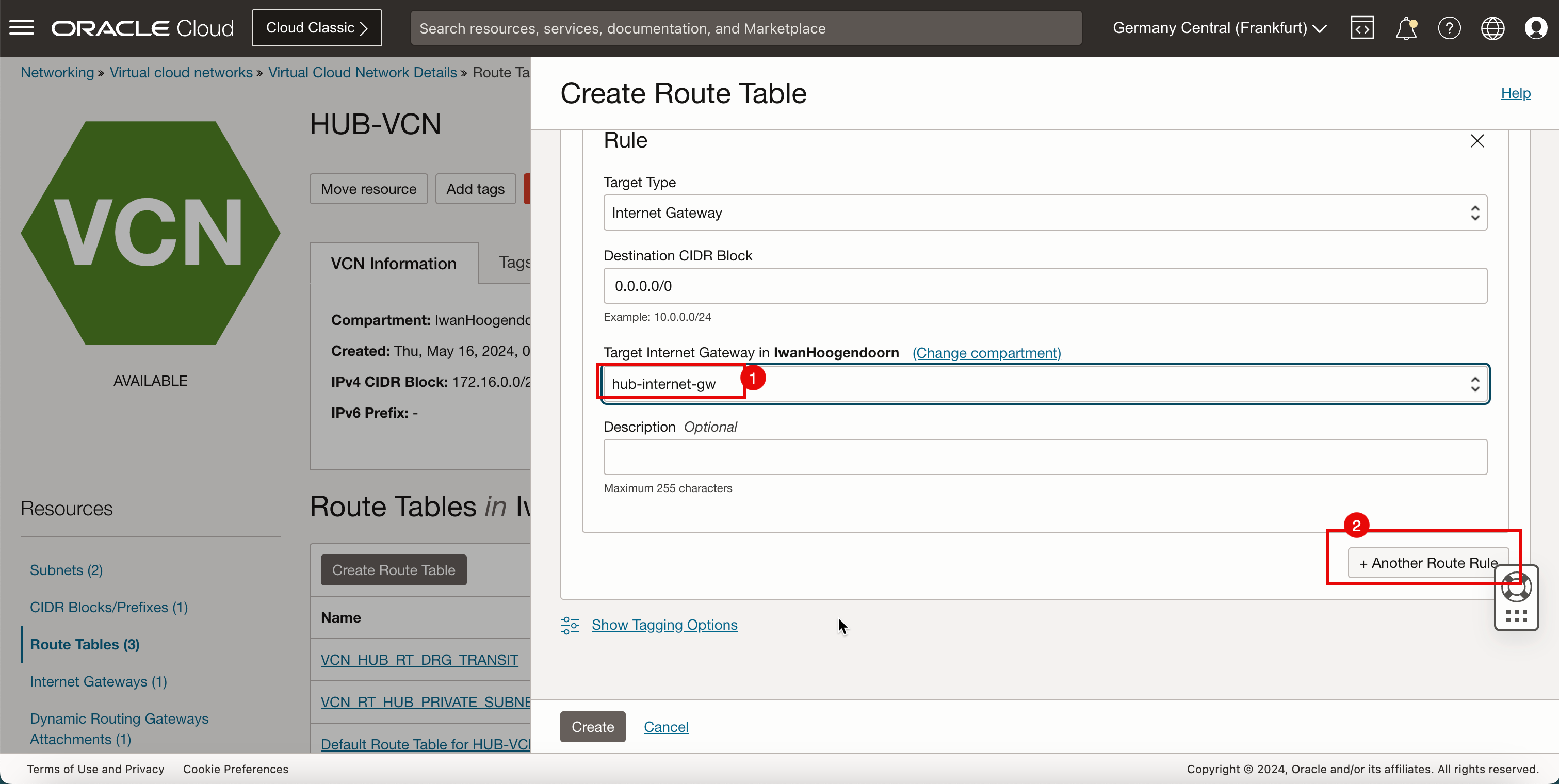

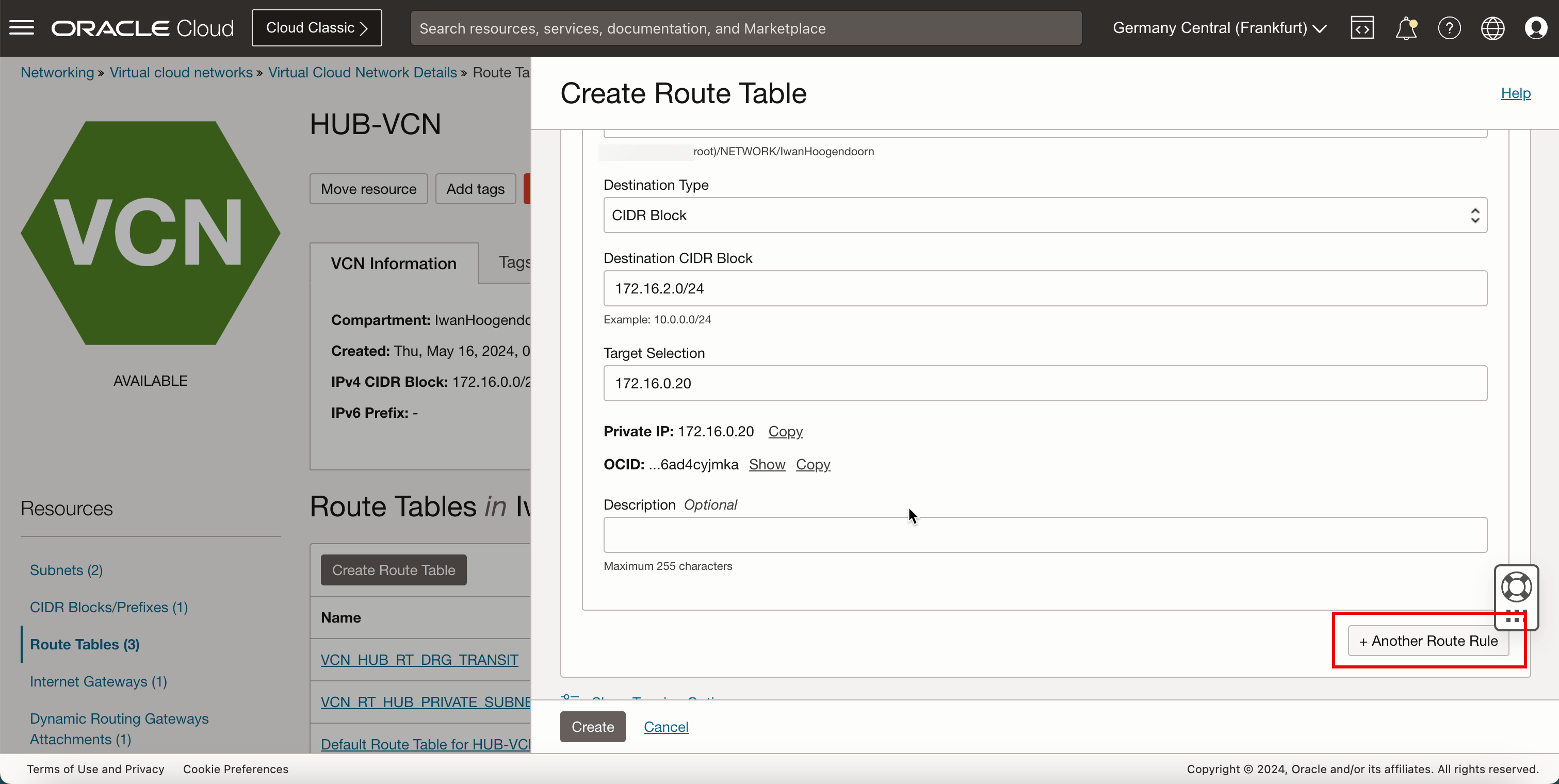

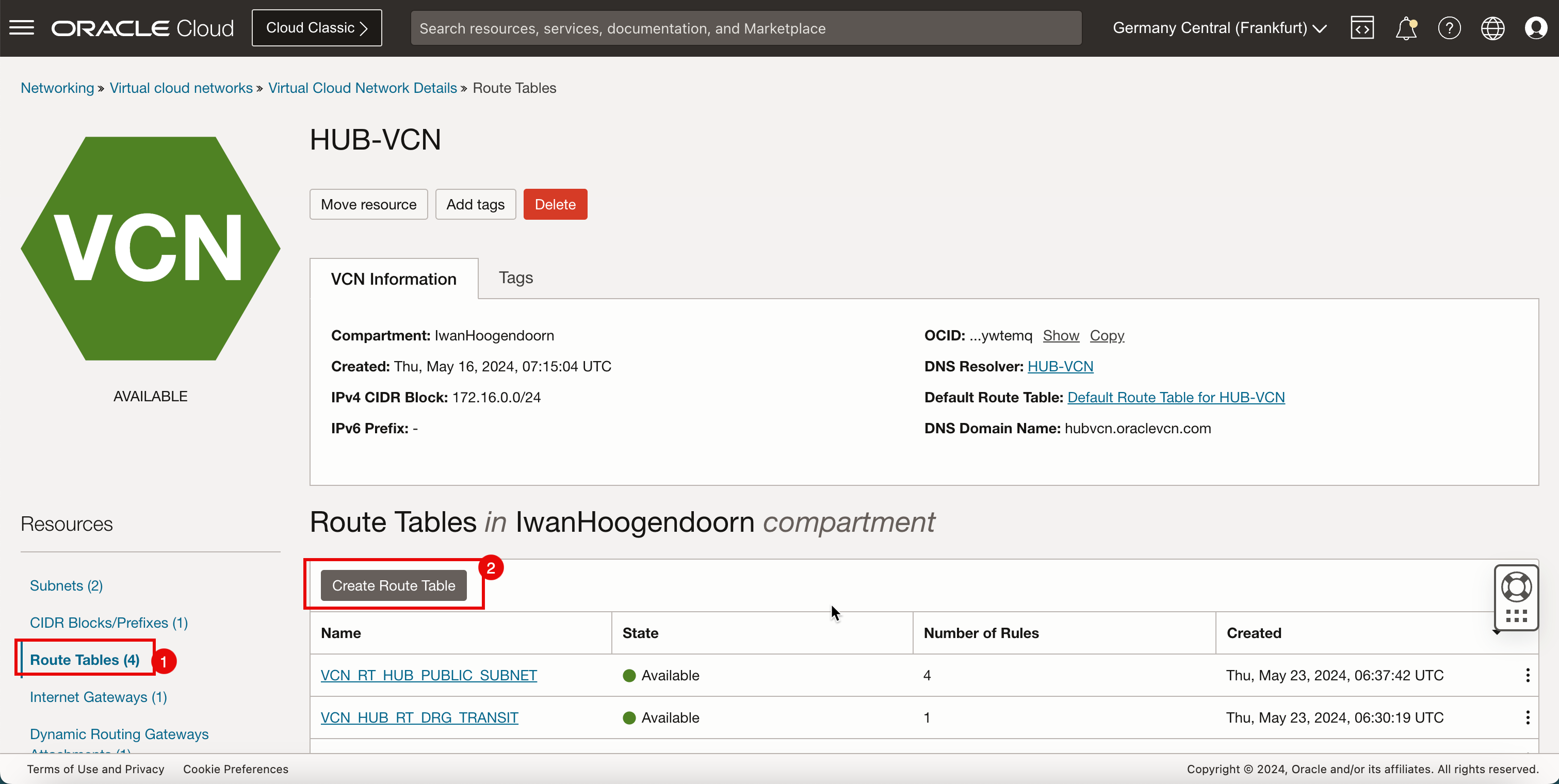

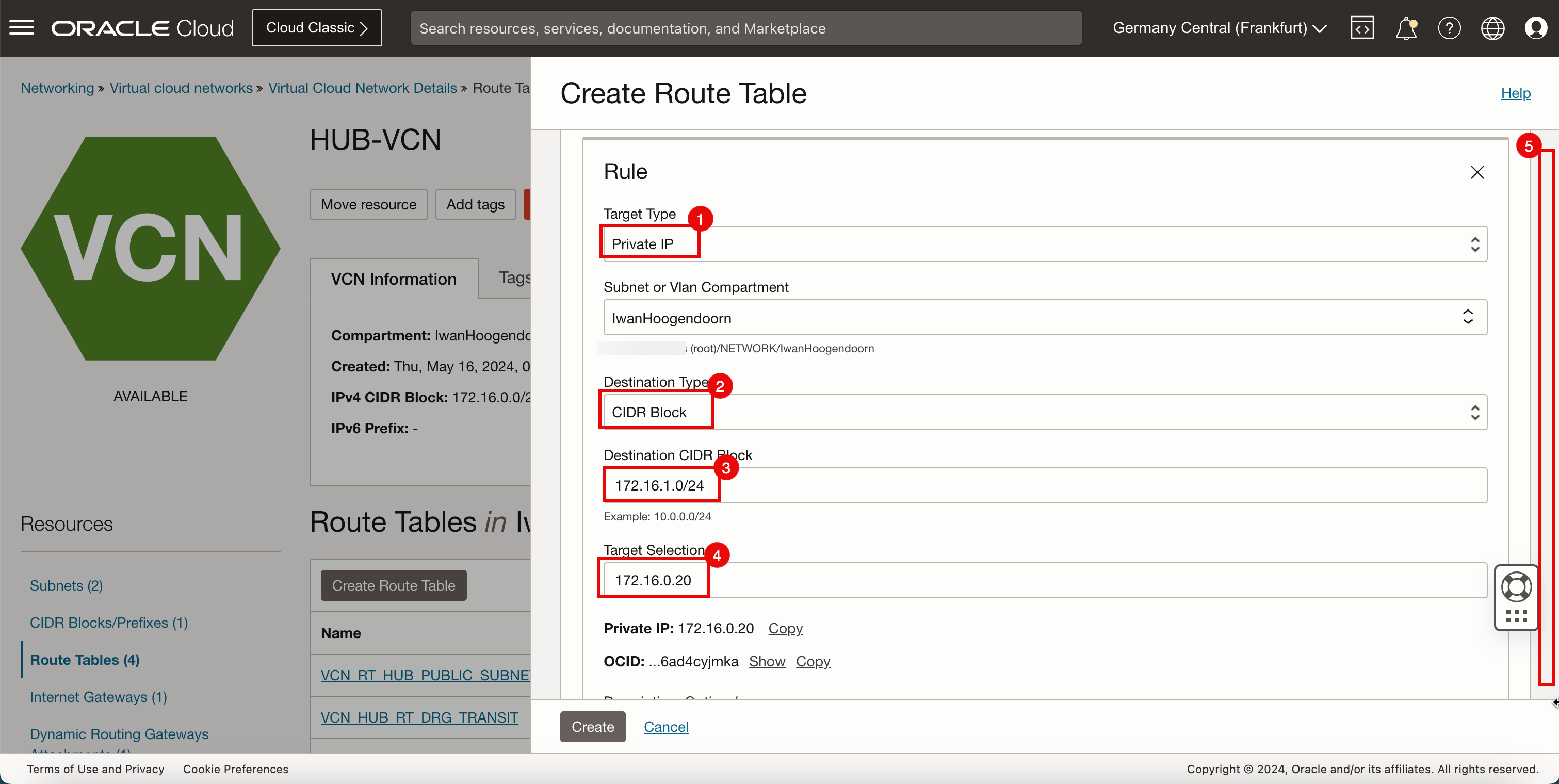

Tâche 7.3 : Créer et configurer des tables de routage de VCN central

-

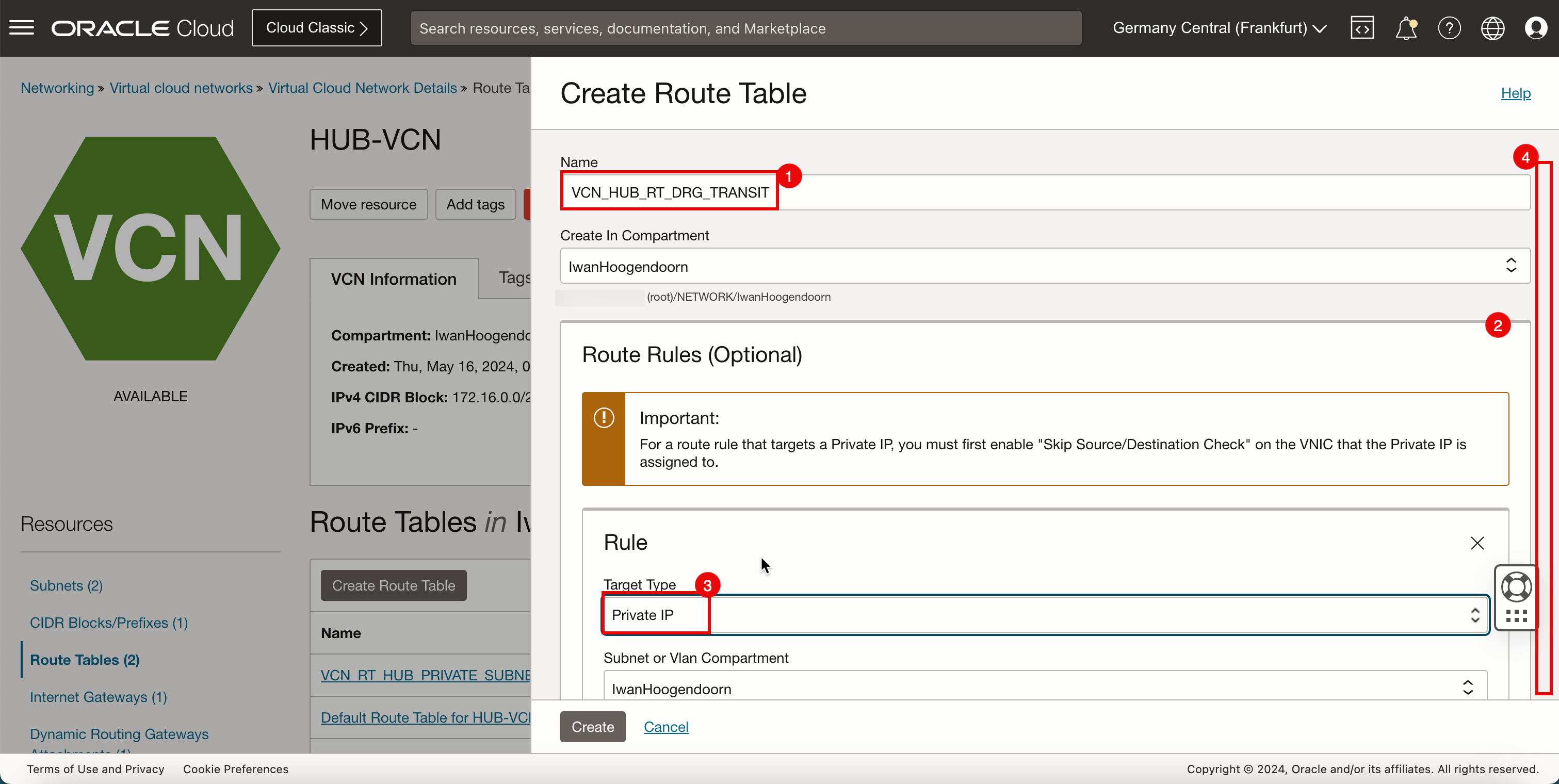

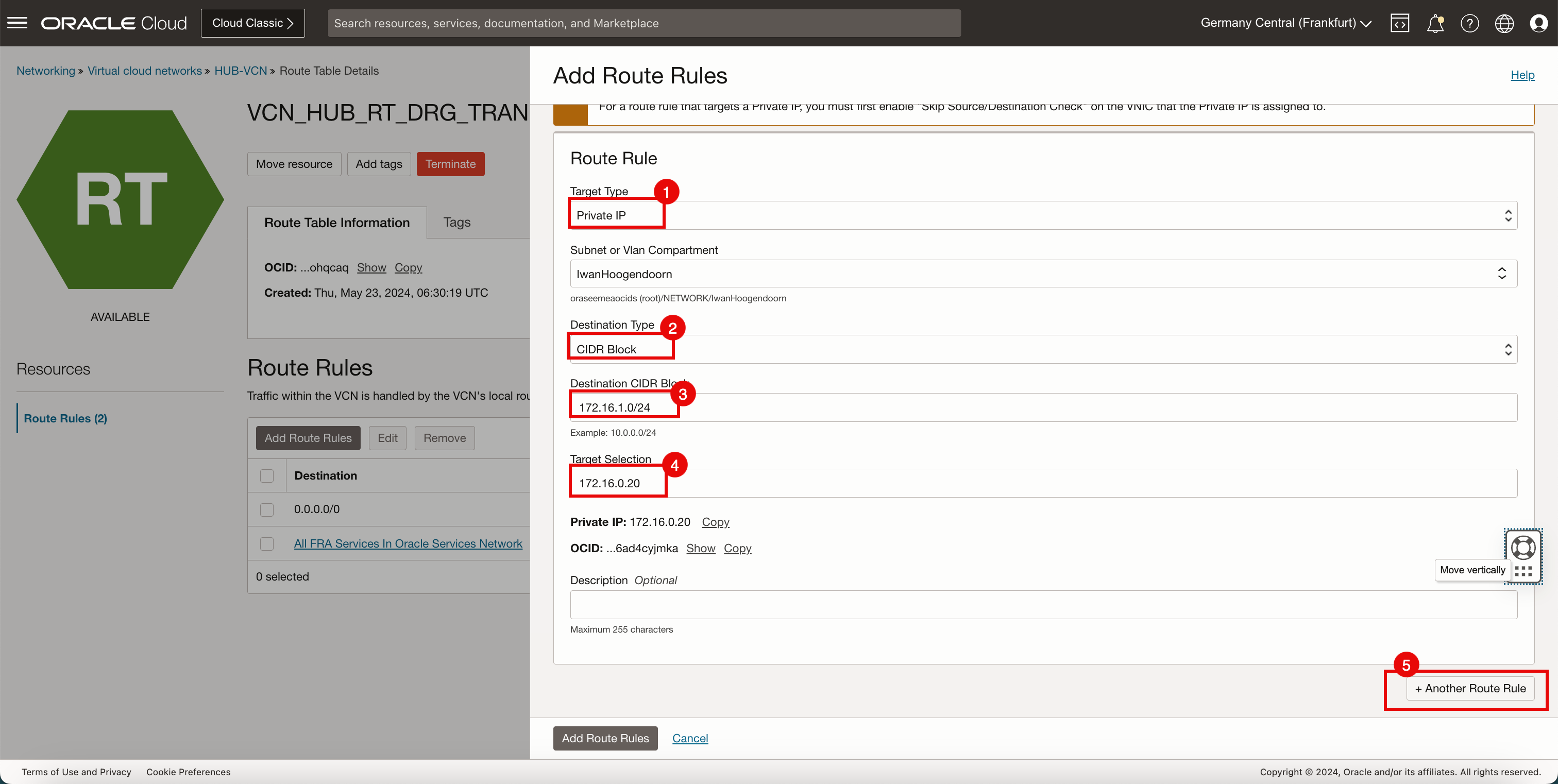

Créez une table de routage (

VCN_HUB_RT_DRG_TRANSIT) dans le VCN central.Destination Type de cible Cible Type de route 0.0.0.0/0 Adresse IP privée 172.16.0.20 (IP DE FLUX DE TRAVAIL) Statique 172.16.1.0/24 Adresse IP privée 172.16.0.20 (IP DE FLUX DE TRAVAIL) Statique 172.16.2.0/24 Adresse IP privée 172.16.0.20 (IP DE FLUX DE TRAVAIL) Statique 172.16.3.0/24 Adresse IP privée 172.16.0.20 (IP DE FLUX DE TRAVAIL) Statique Note : Pour acheminer le trafic qui va de satellite à VCN spoke, nous devons également ajouter des routes spécifiques dans cette table de routage, car

0.0.0.0/0par défaut n'est pas suffisant pour que cela fonctionne. -

Allez à la console OCI.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseau.

- Cliquez sur Réseaux en nuage virtuels.

-

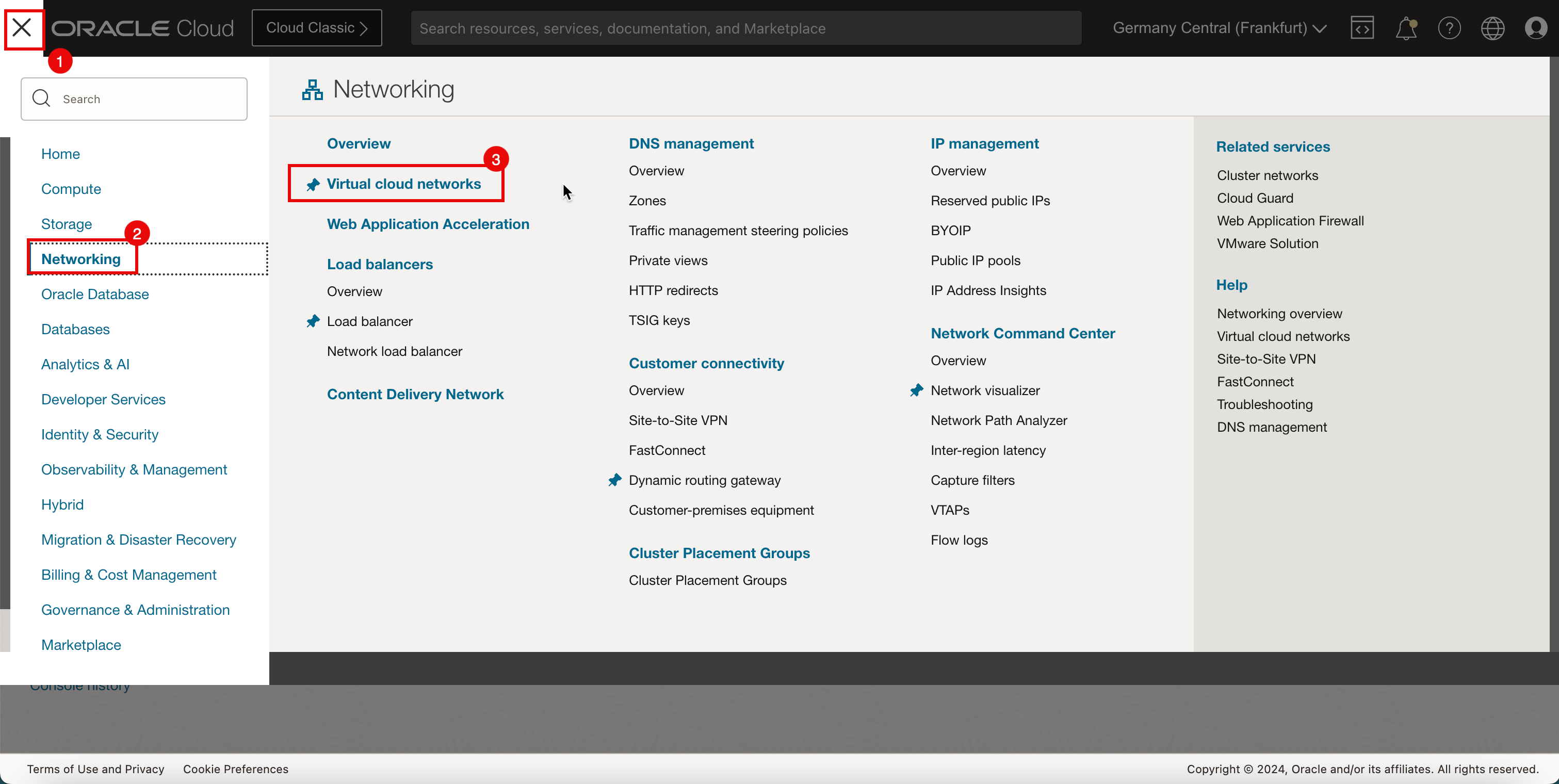

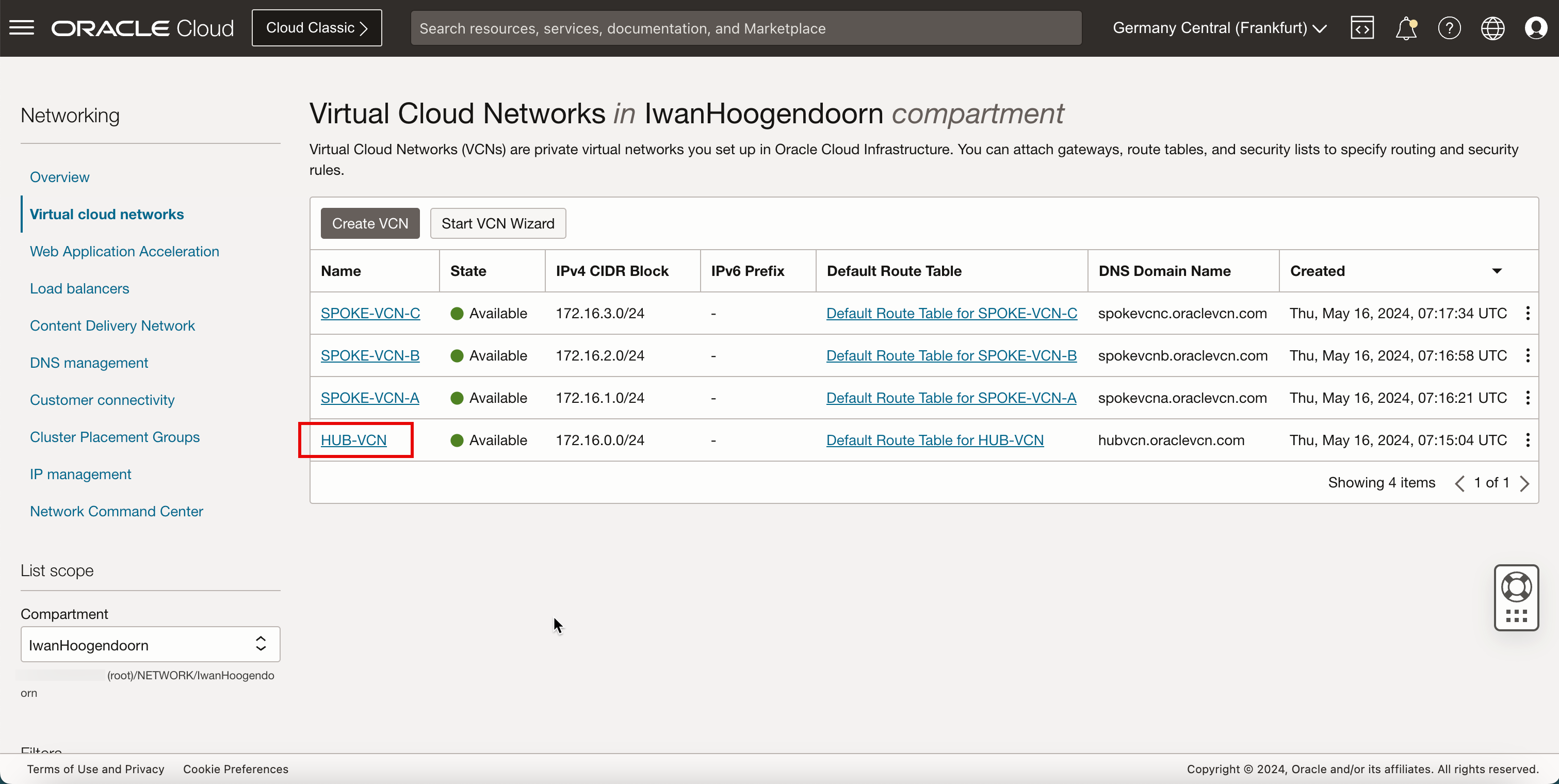

Cliquez sur le VCN central.

- Cliquez sur Tables de routage.

- Cliquez sur Créer une table de routage.

- Entrez le nom de la nouvelle table de routage du VCN hub.

- Cliquez sur + Une autre règle de routage (pas dans la capture d'écran).

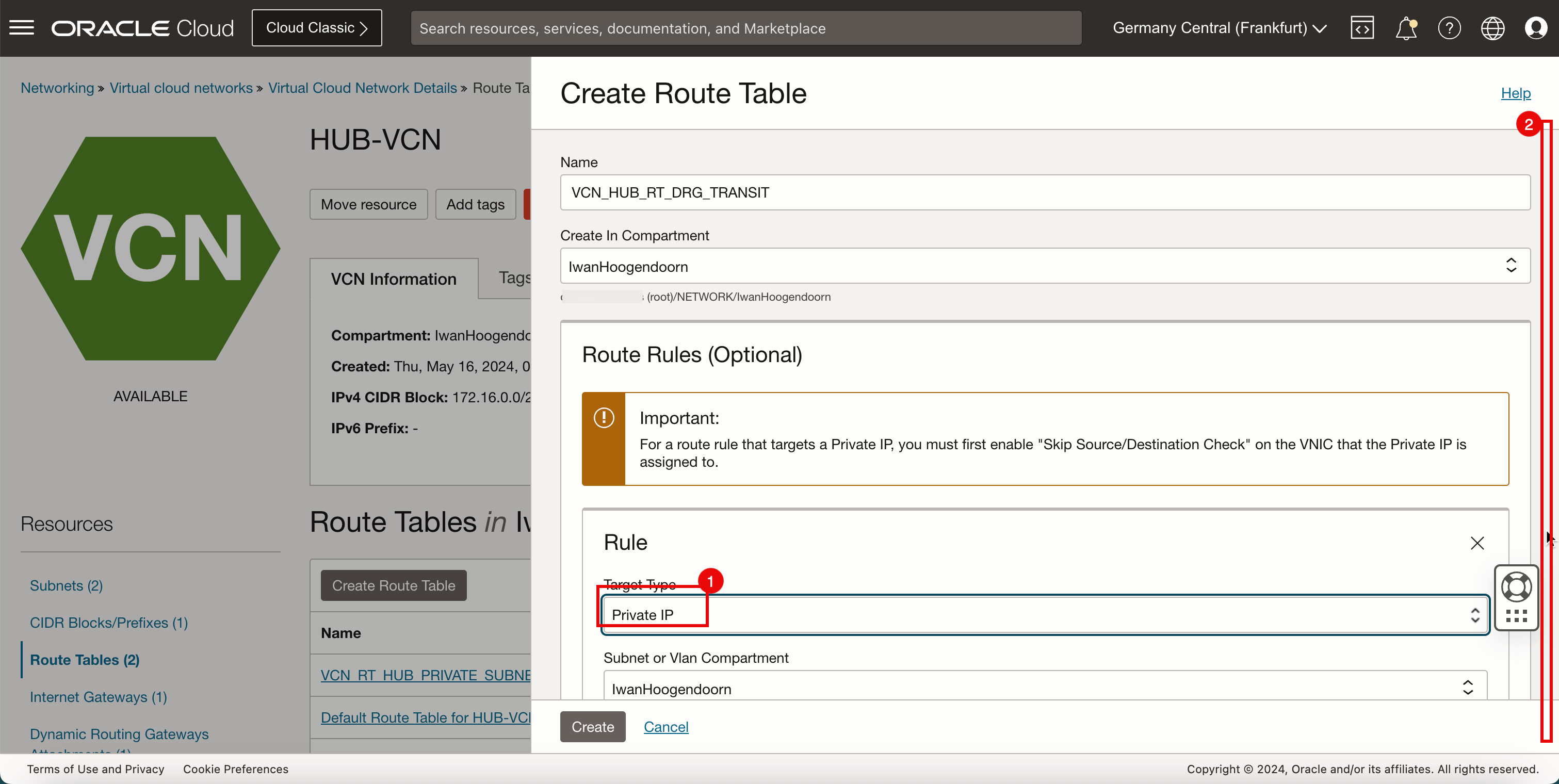

- Dans Type de cible, sélectionnez IP privée.

- Faire défiler vers le bas.

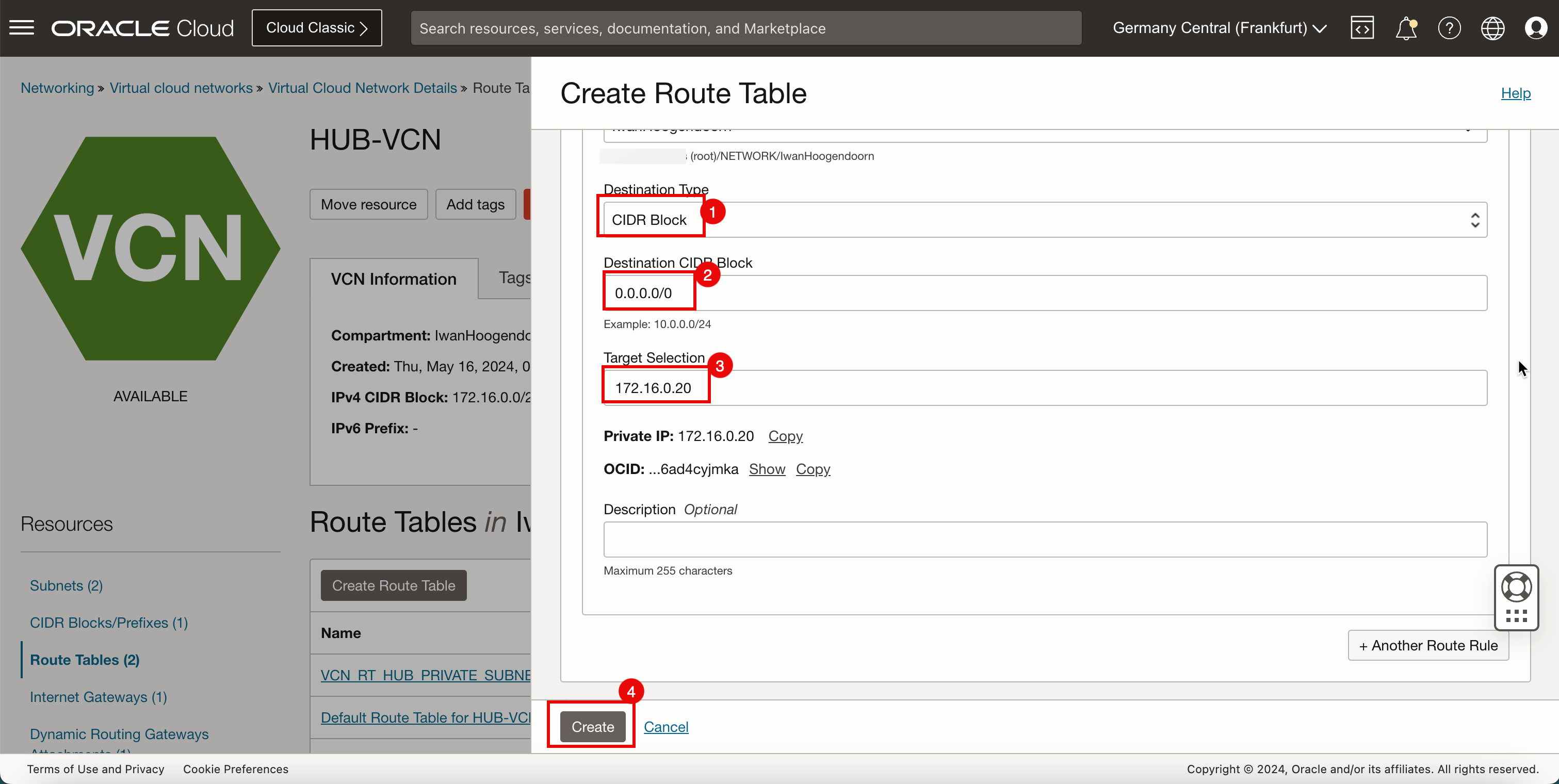

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

0.0.0.0/0. - Dans Sélection de cibles, entrez

172.16.0.20(il s'agit de l'adresse IP de notre pare-feu pfSense). - Cliquez sur Créer.

-

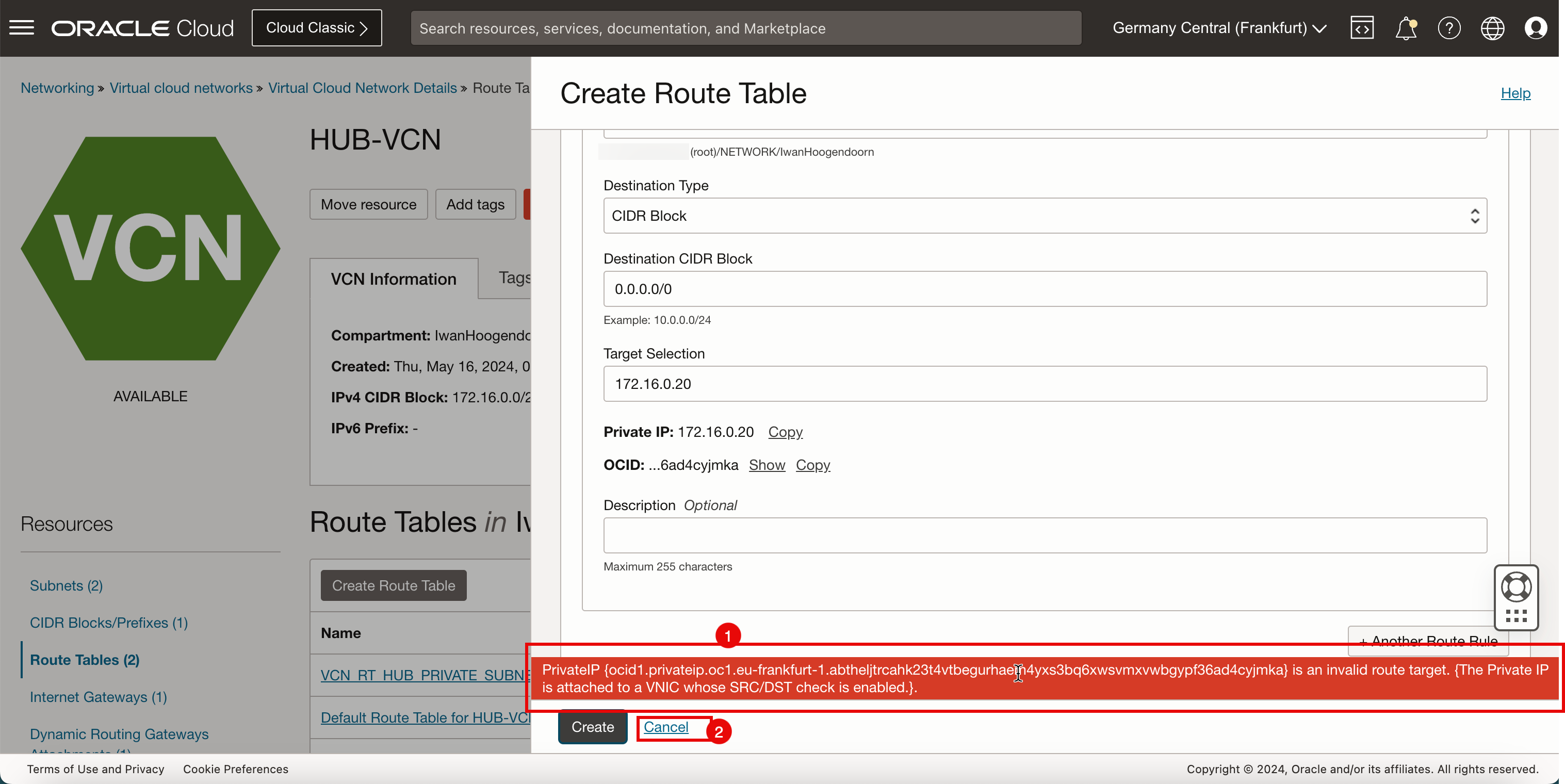

Notez que vous obtiendrez l'erreur suivante :

PrivatelP (ocid 1.privateip.oc1.eu-frankfurt-1.abtheljtrcahk23t4vtbeguxxxxxxxxxxxxxxxxxvwbgypf36ad4cyjmka) is an invalid route target. (The Private IP is attached to a VNIC whose SRC/DST check is enabled). -

Cliquez sur Annuler.

-

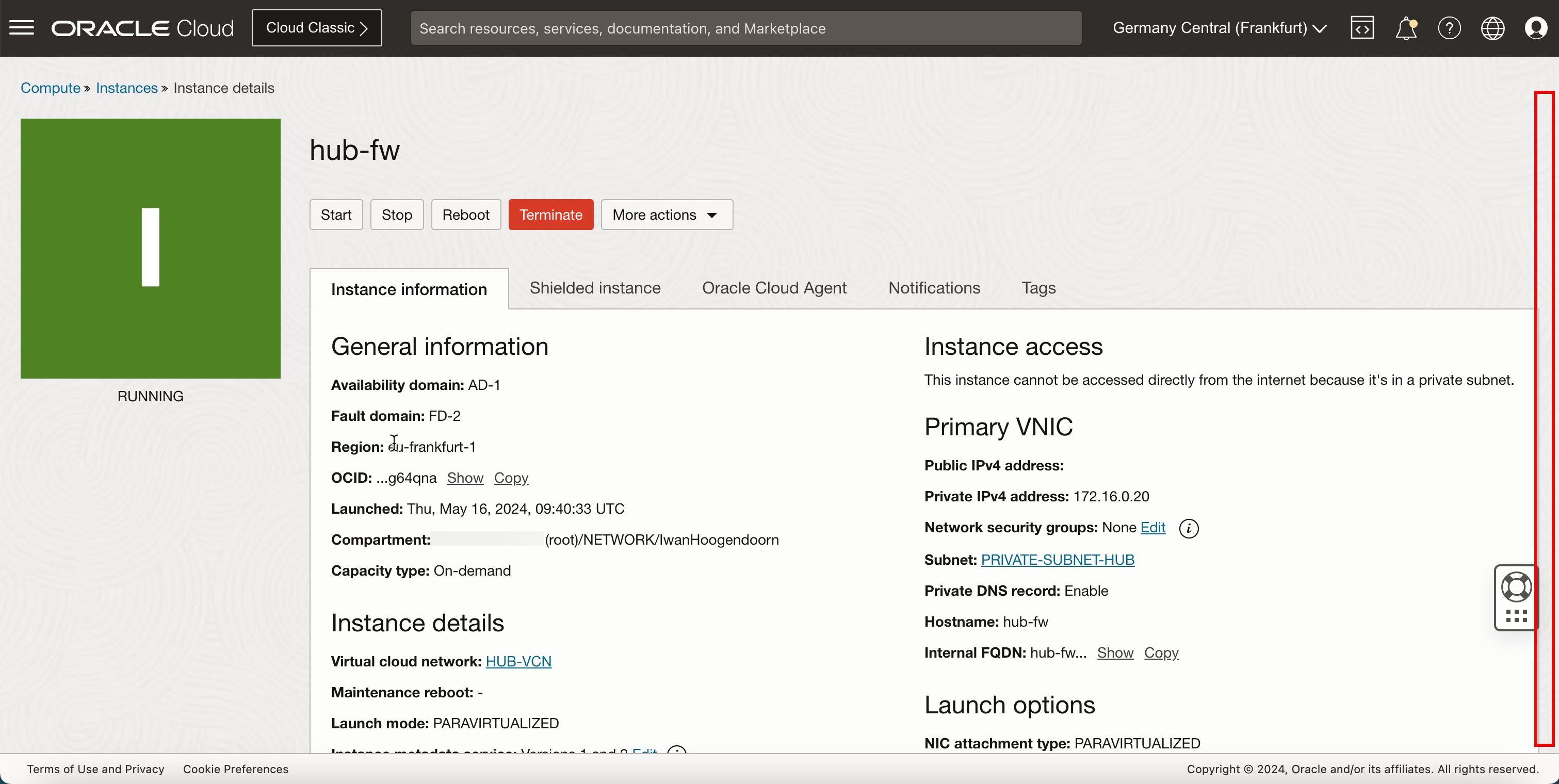

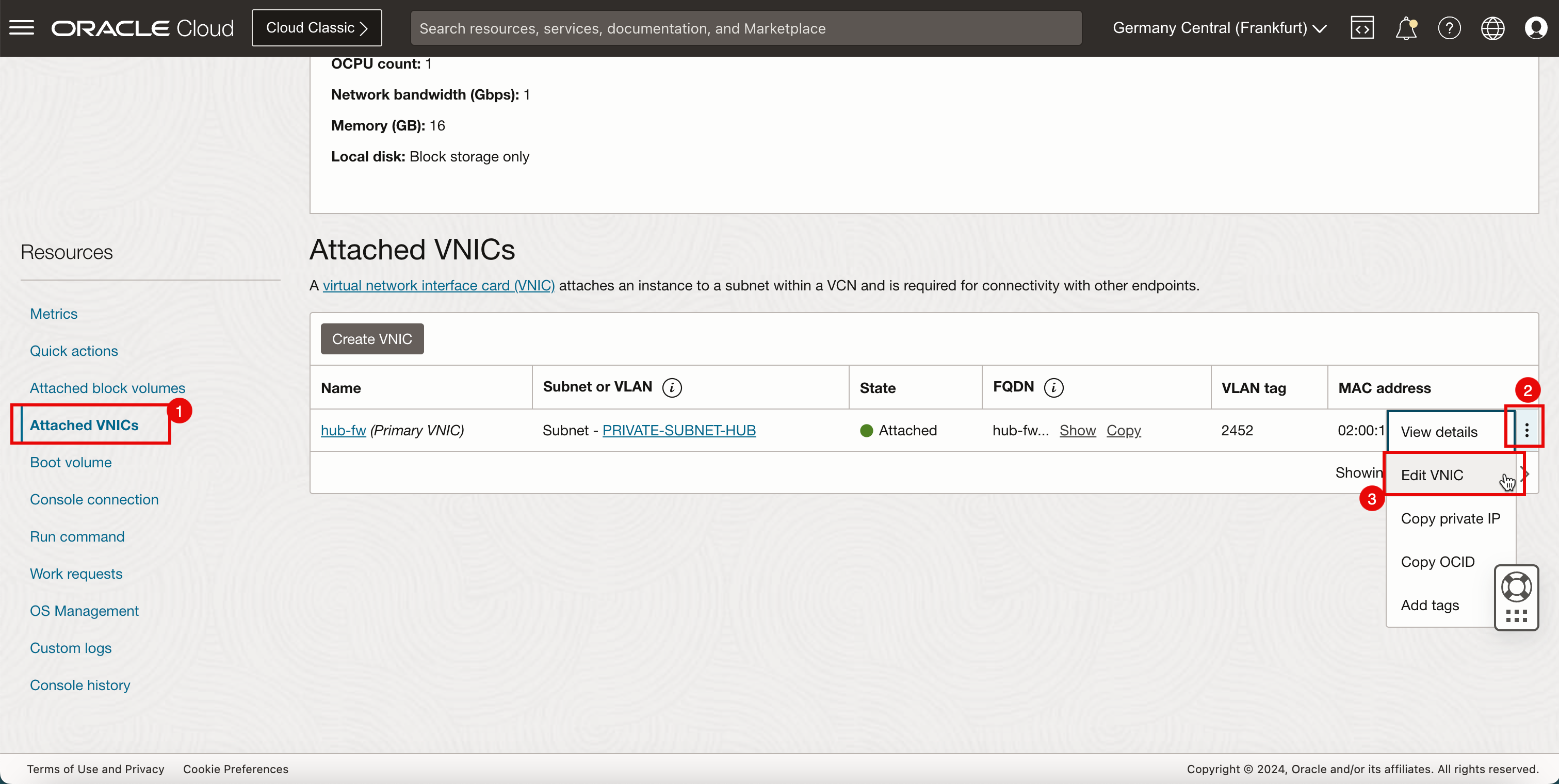

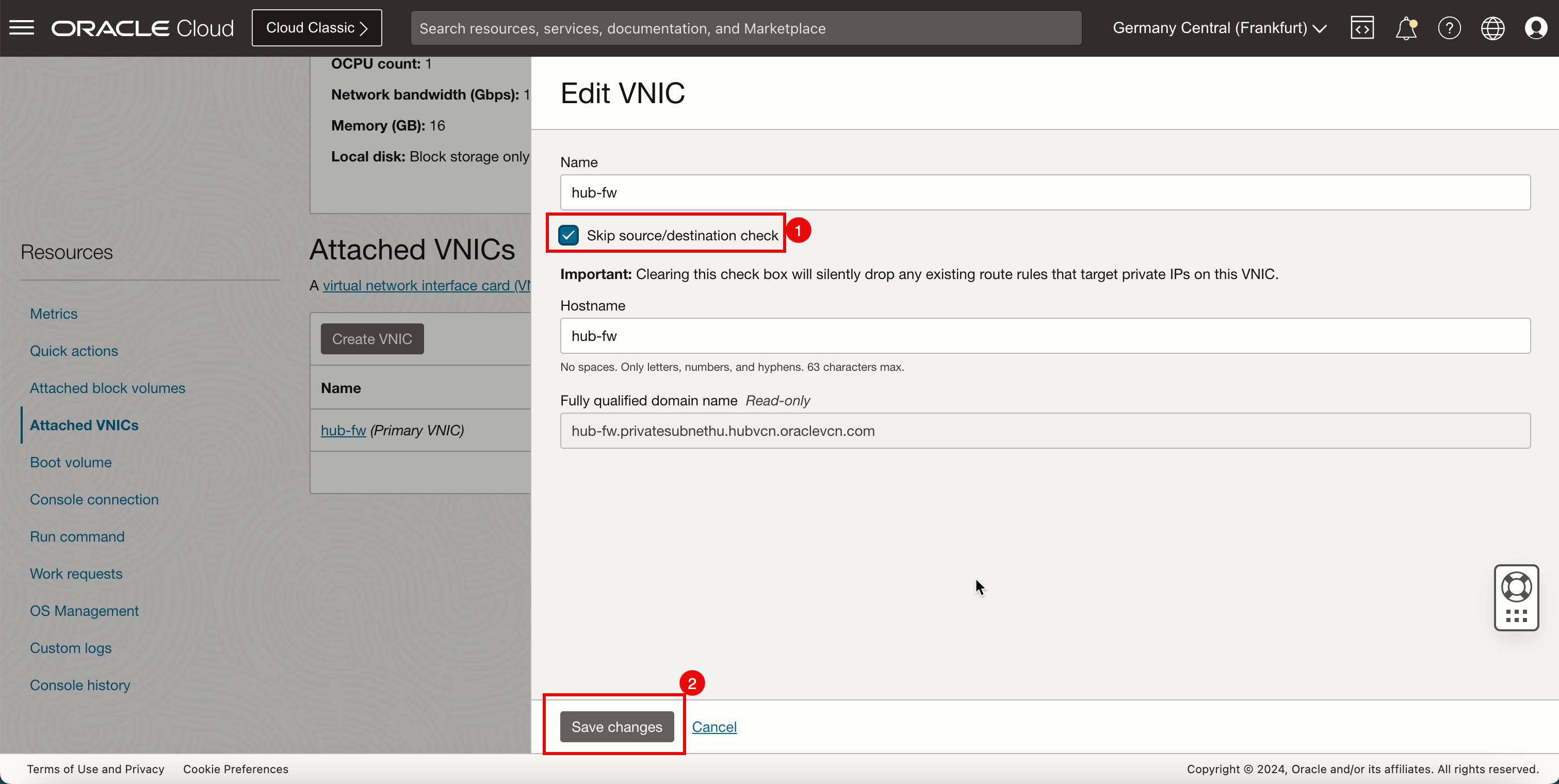

Pour corriger cela, nous devons activer la vérification de la source/destination sur la carte VNIC de l'instance de pare-feu pfSense.

- Cliquez sur le menu hamburger (≡).

- Cliquez sur Calculer.

- Cliquez sur Instances.

-

Cliquez sur

hub-fw(instance pfSense).

-

Faire défiler vers le bas.

- Cliquez sur Cartes vNIC attachées.

- Cliquez sur les trois points de la carte VNIC.

- Cliquez sur Modifier la carte VNIC.

- Sélectionnez Ignorer la vérification de la source ou de la destination.

- Cliquez sur Enregistrer les modifications.

-

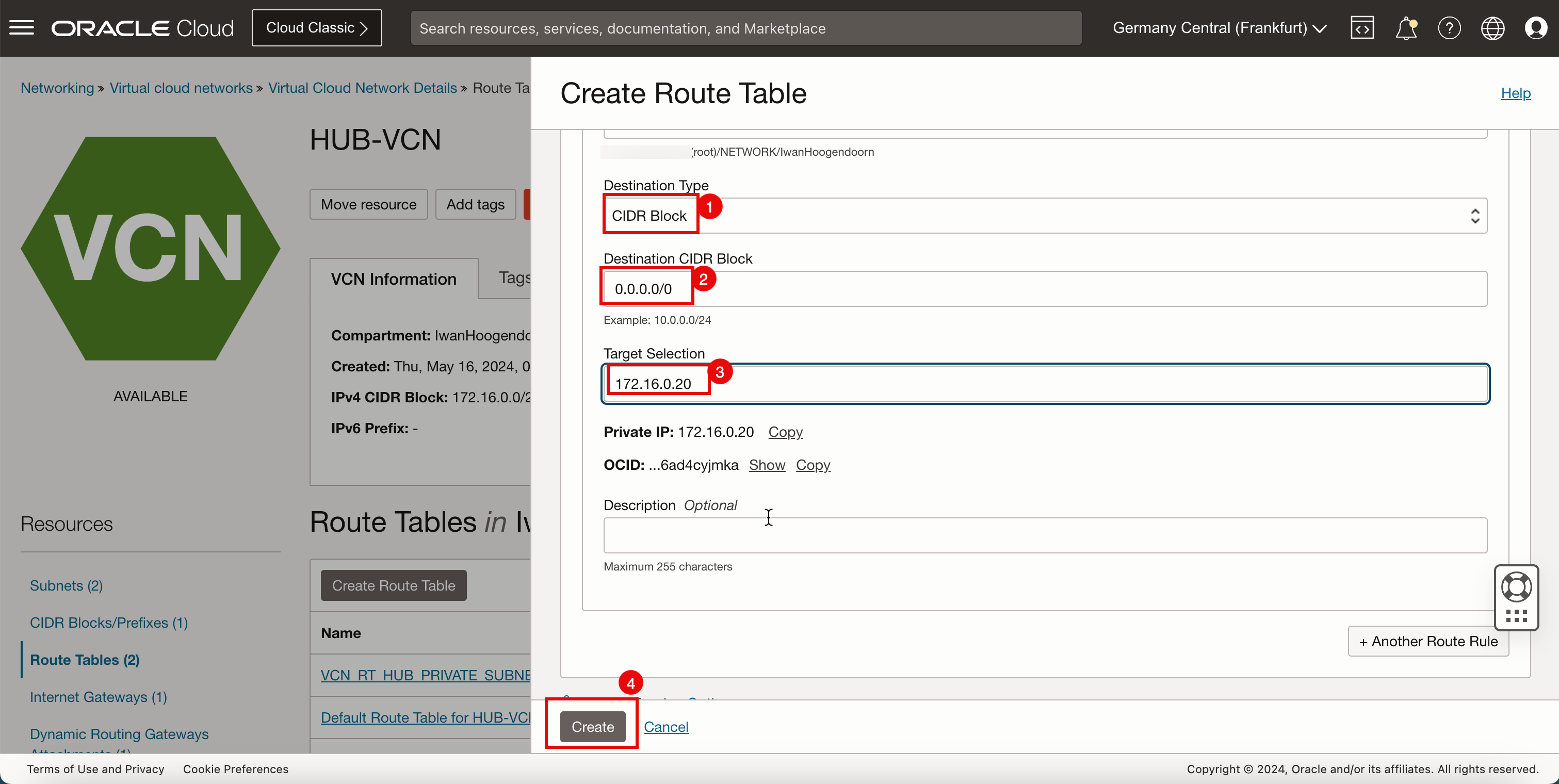

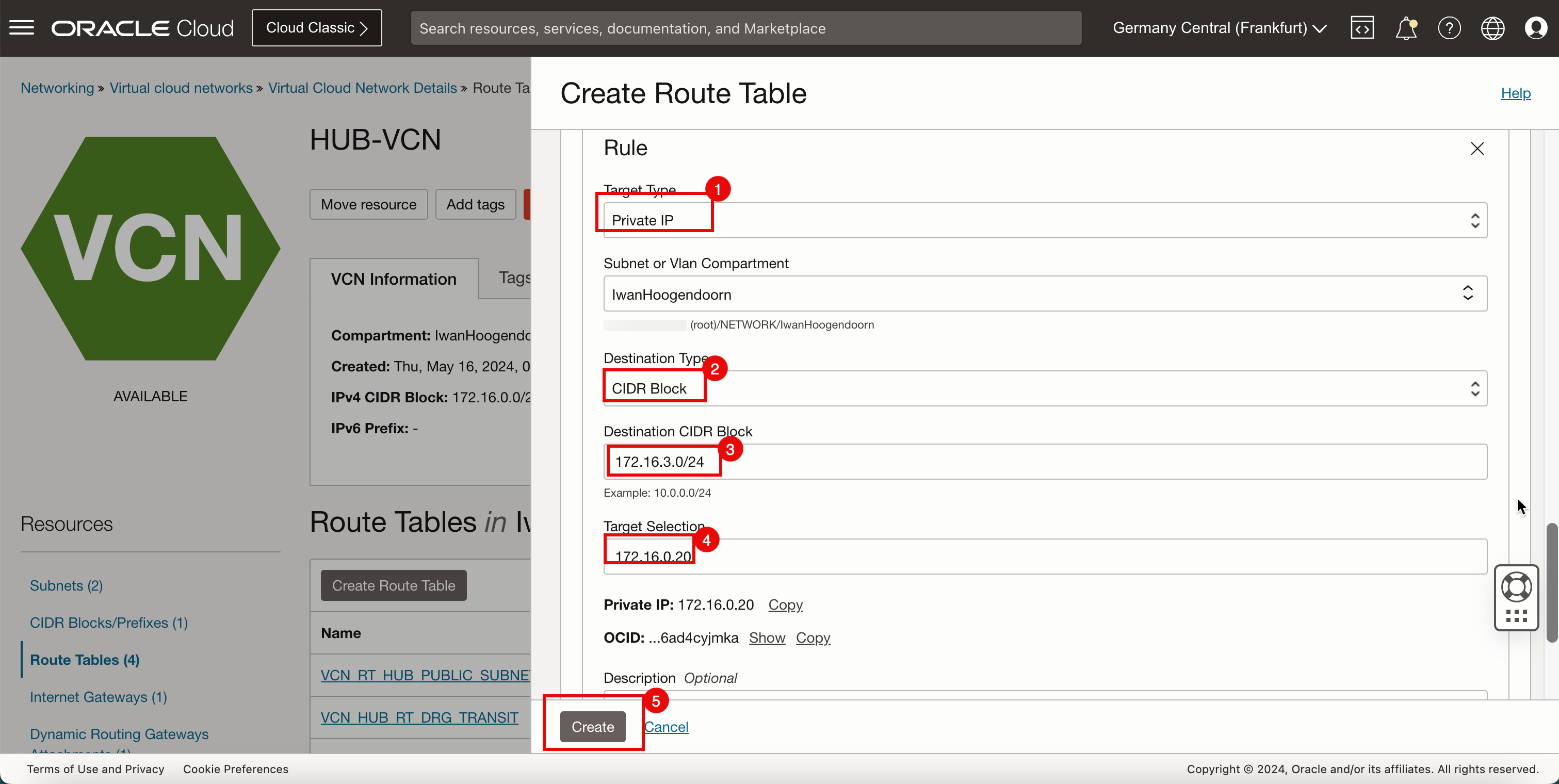

Maintenant, créez les tables de routage VNC hub.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseau.

- Cliquez sur Réseaux en nuage virtuels.

-

Cliquez sur le VCN central.

- Cliquez sur Tables de routage.

- Cliquez sur Créer une table de routage.

- Entrez le nom de la nouvelle table de routage du VCN hub.

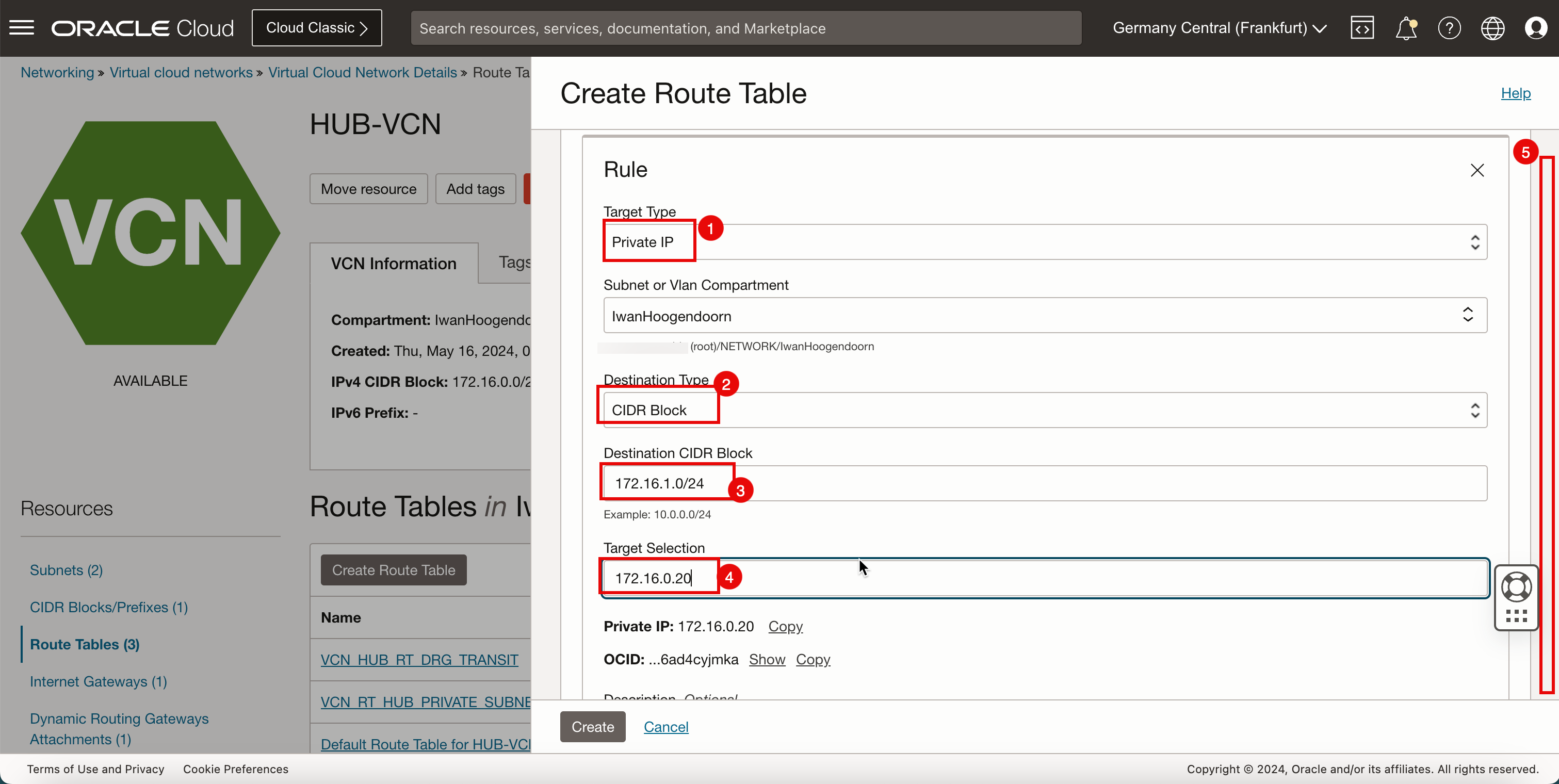

- Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez IP privée.

- Faire défiler vers le bas.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

0.0.0.0/0. - Dans Sélection de cibles, entrez

172.16.0.20(il s'agit de l'adresse IP de notre pare-feu pfSense). - Cliquez sur Créer.

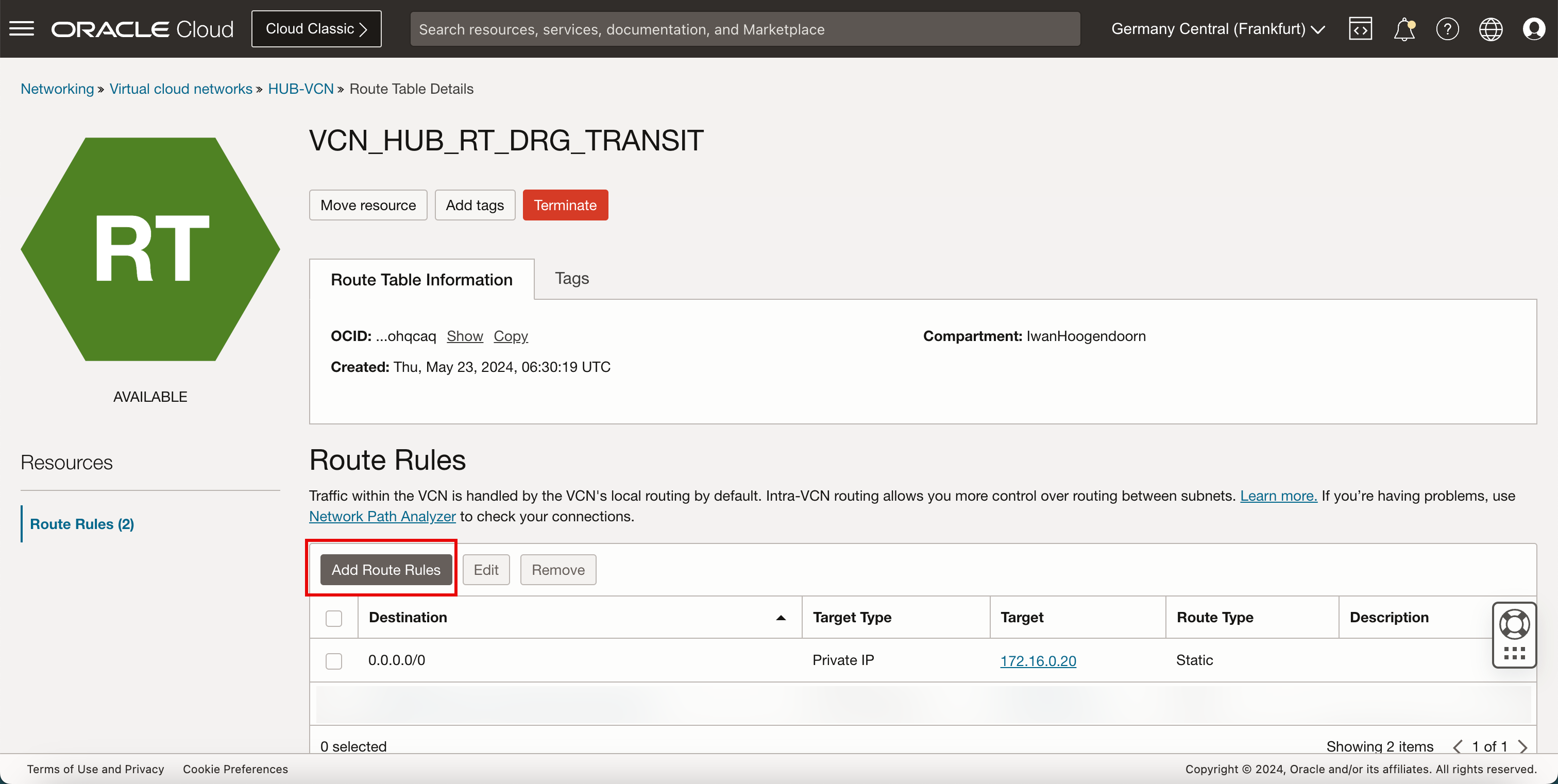

-

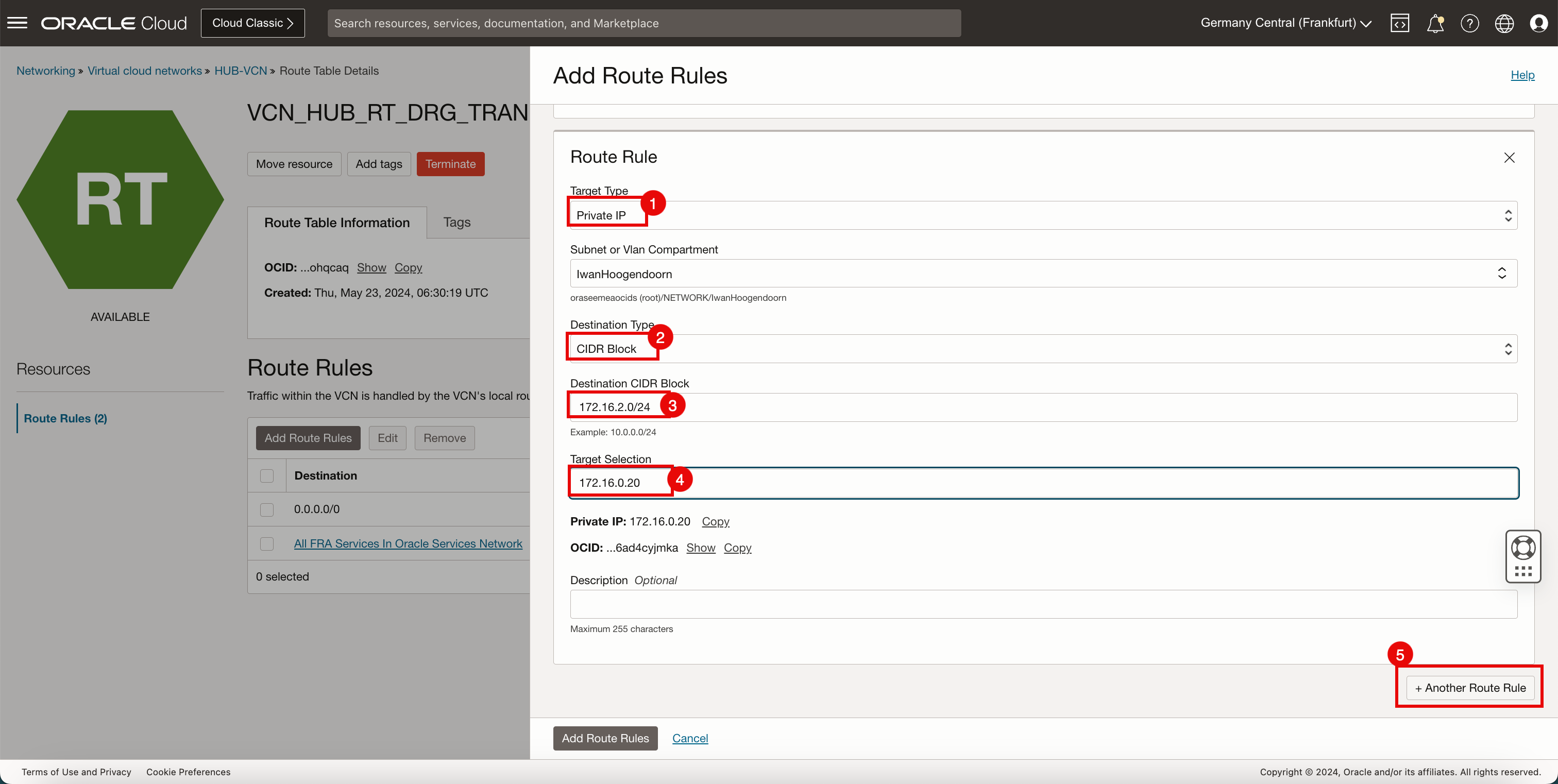

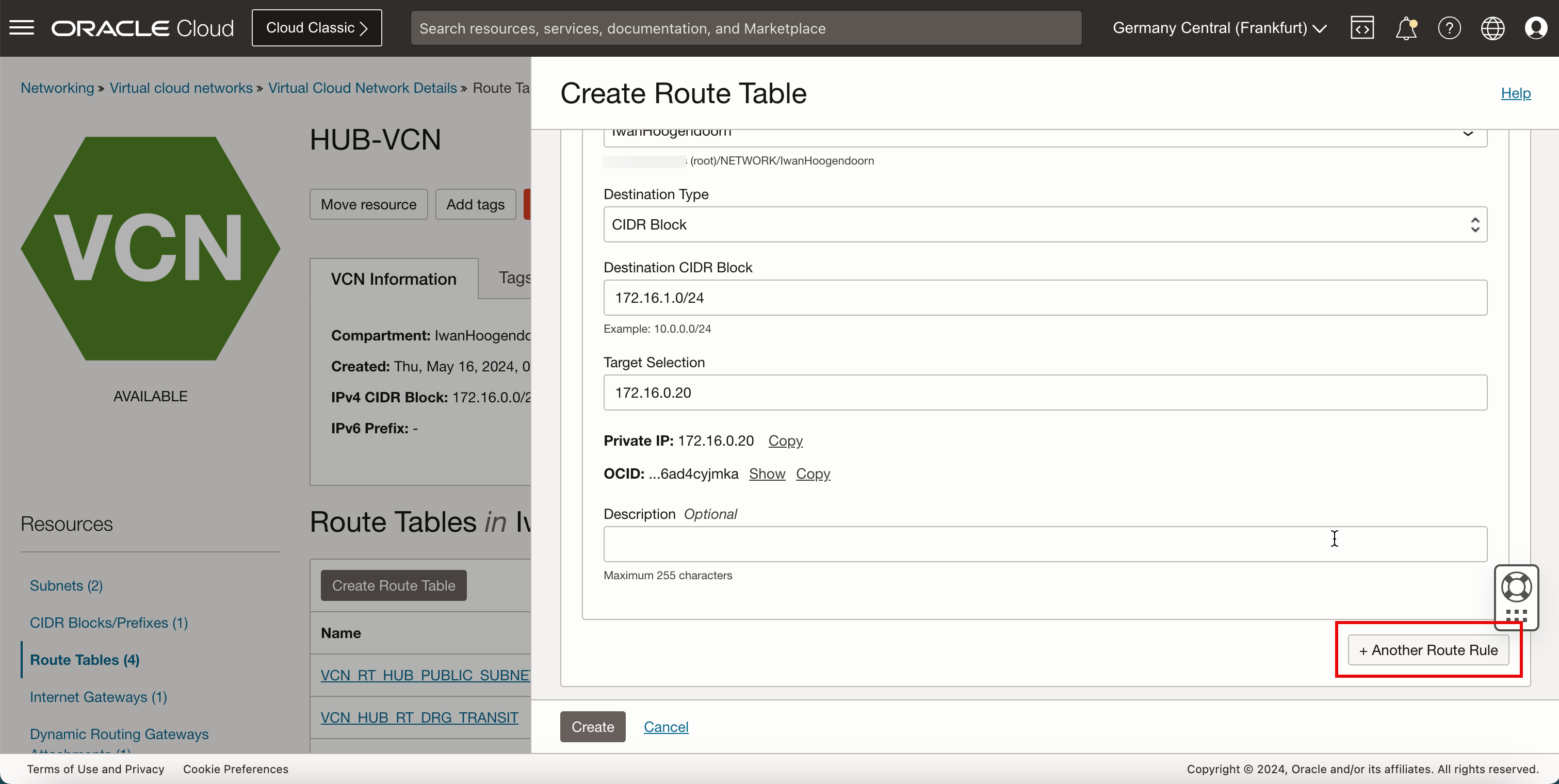

Nous devons ajouter trois autres routes à la table de routage

VCN_HUB_RT_DRG_TRANSIT. -

Cliquez sur Ajouter des règles de routage.

- Dans Type de cible, sélectionnez IP privée.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.1.0/24. - Dans Sélection de cibles, entrez

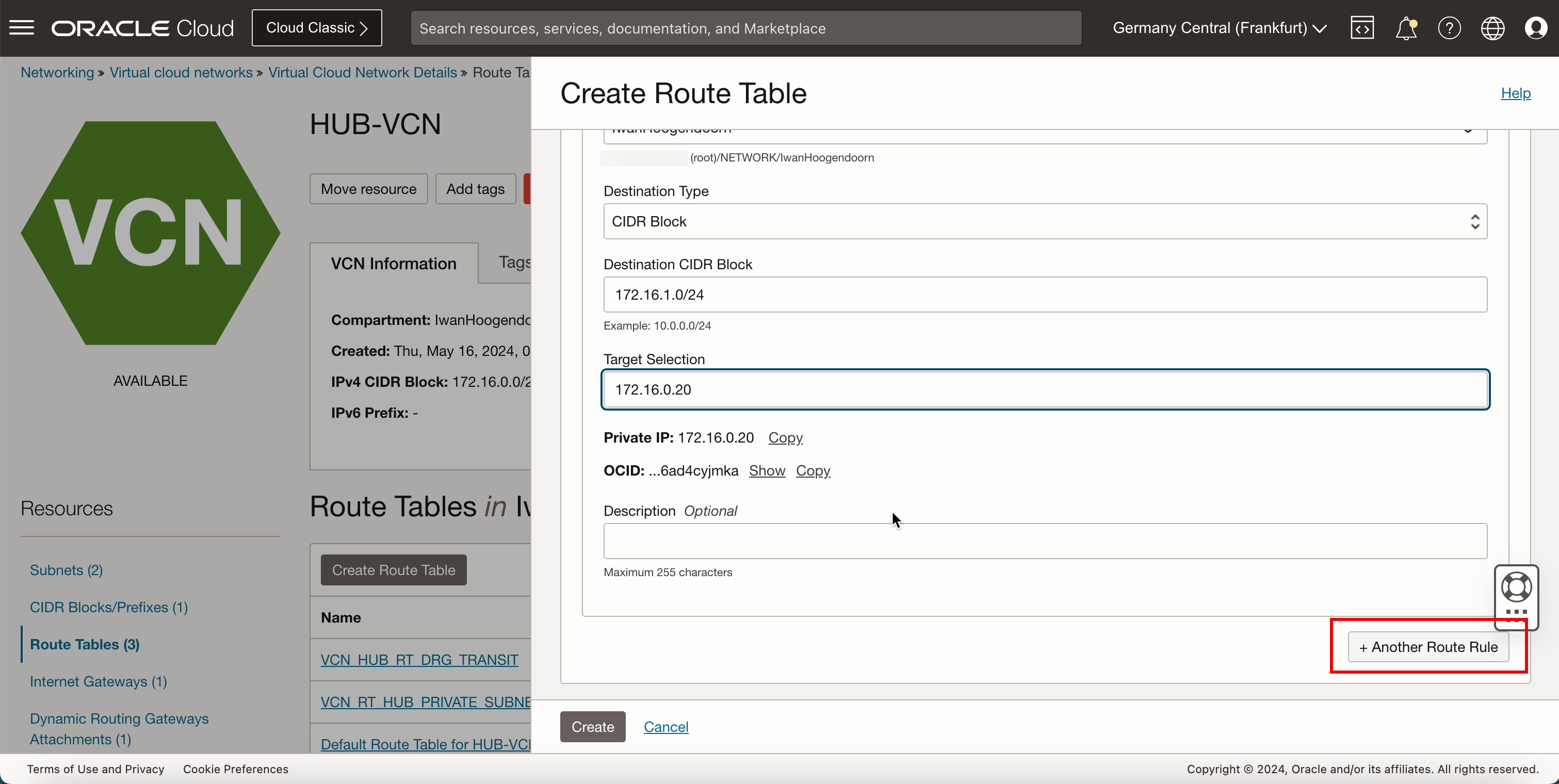

172.16.0.20(il s'agit de l'adresse IP de notre pare-feu pfSense). - Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez IP privée.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.2.0/24. - Dans Sélection de cibles, entrez

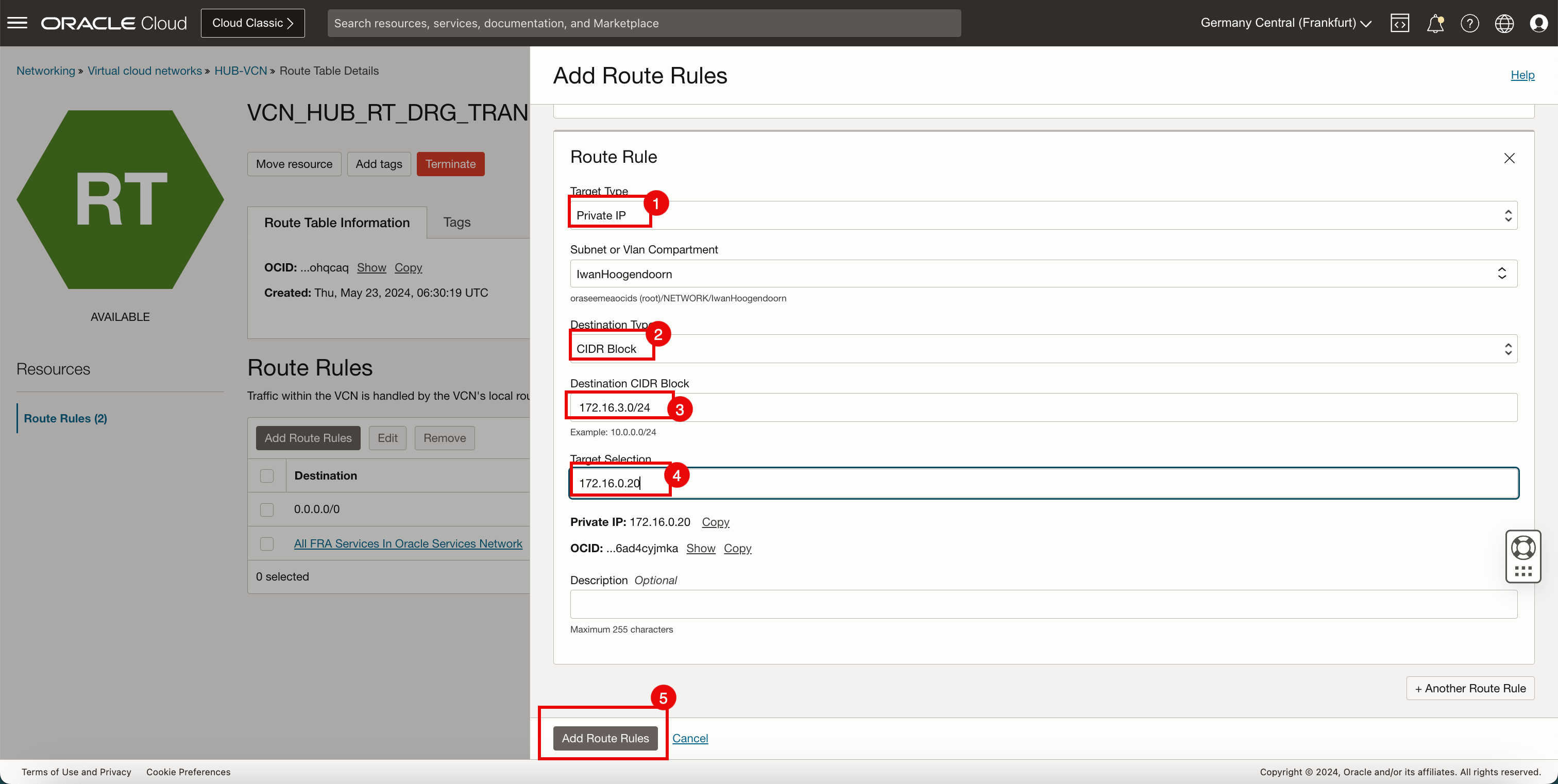

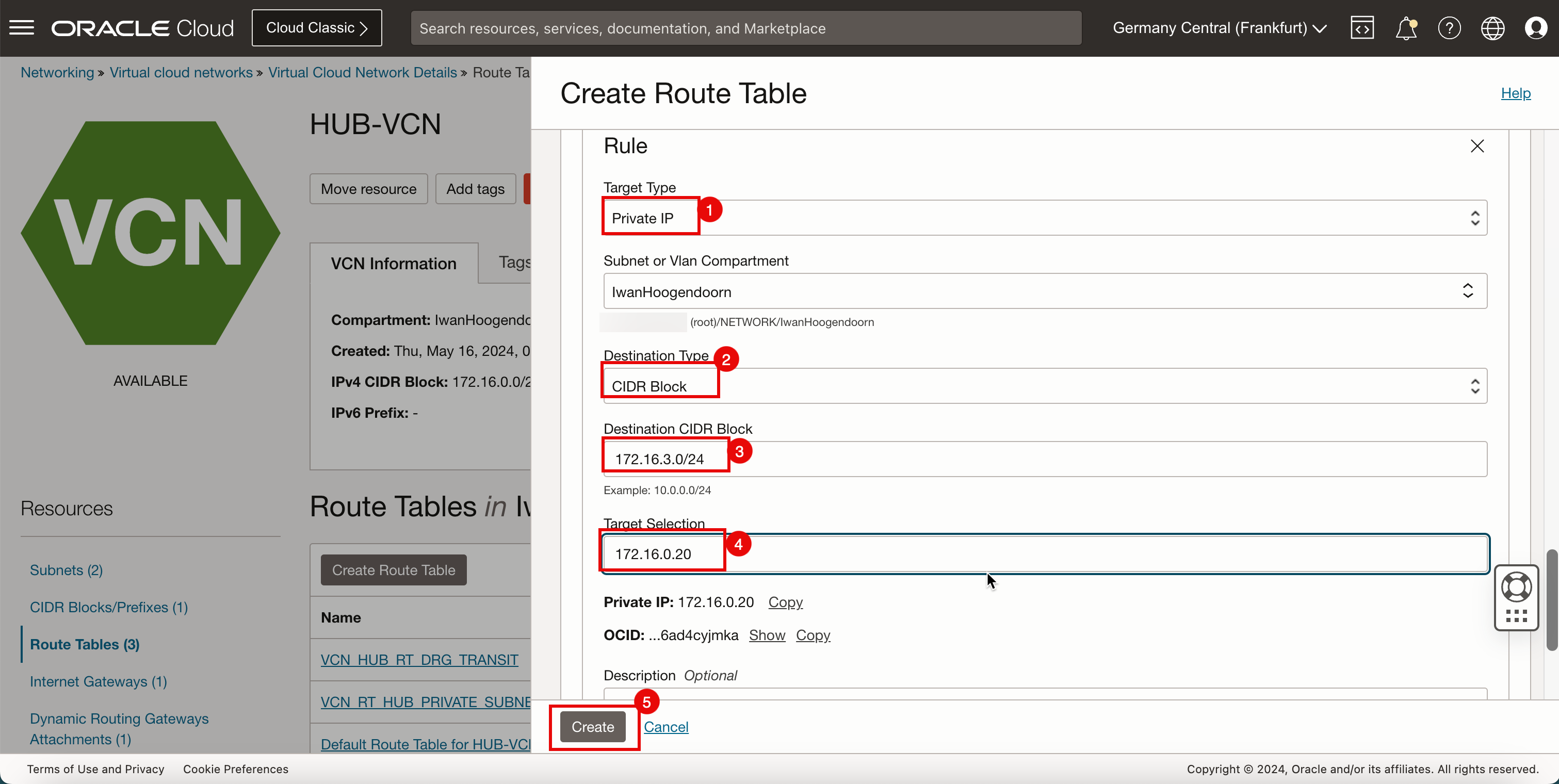

172.16.0.20(il s'agit de l'adresse IP de notre pare-feu pfSense). - Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez IP privée.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.3.0/24. - Dans Sélection de cibles, entrez

172.16.0.20(il s'agit de l'adresse IP de notre pare-feu pfSense). - Cliquez sur + Une autre règle de routage.

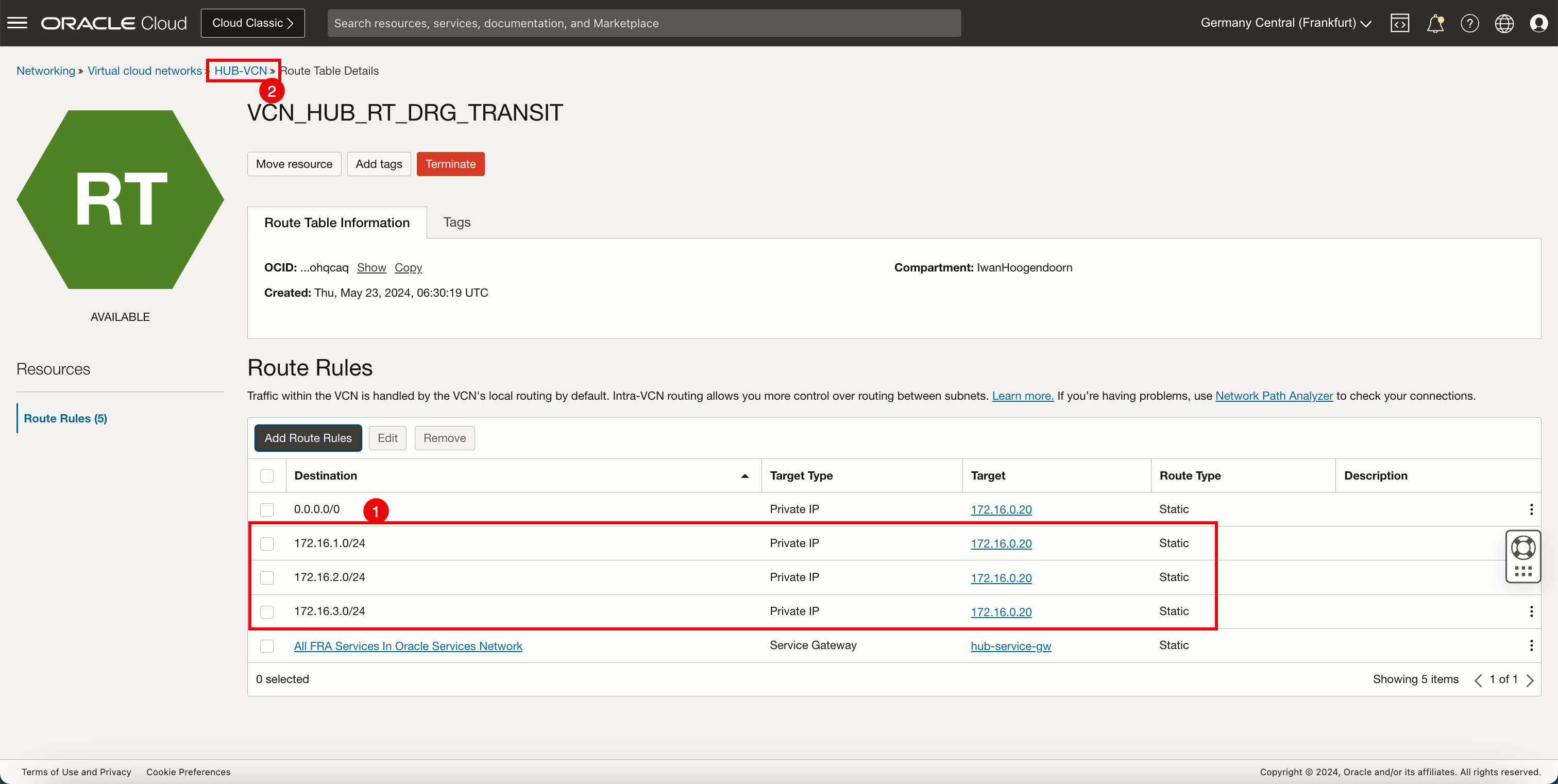

- Notez que les 4 règles de routage ont été créées.

- Cliquez sur le VCN central pour retourner à la page du VCN central.

- Notez que la table de routage du VCN central est maintenant dans la liste.

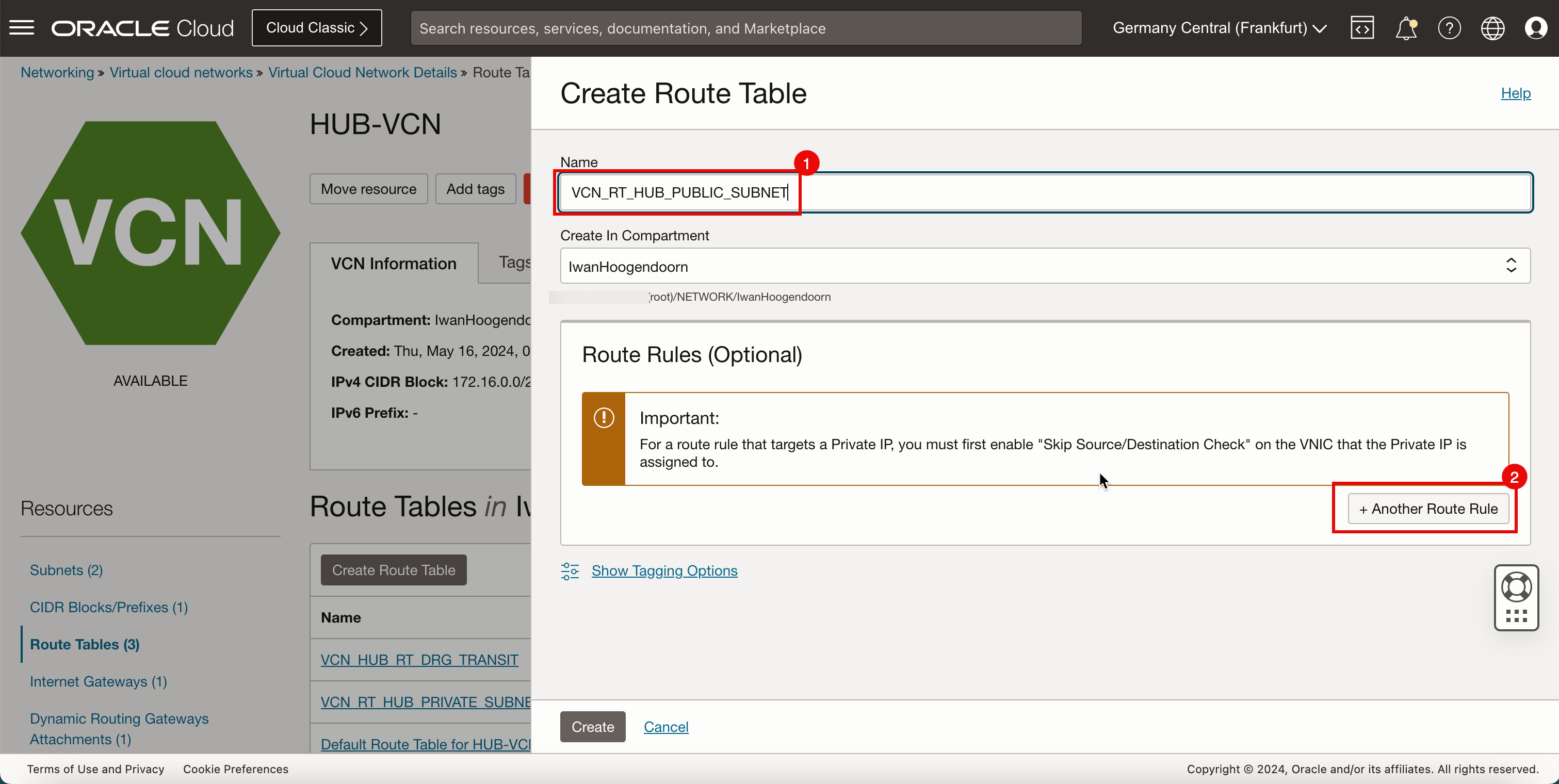

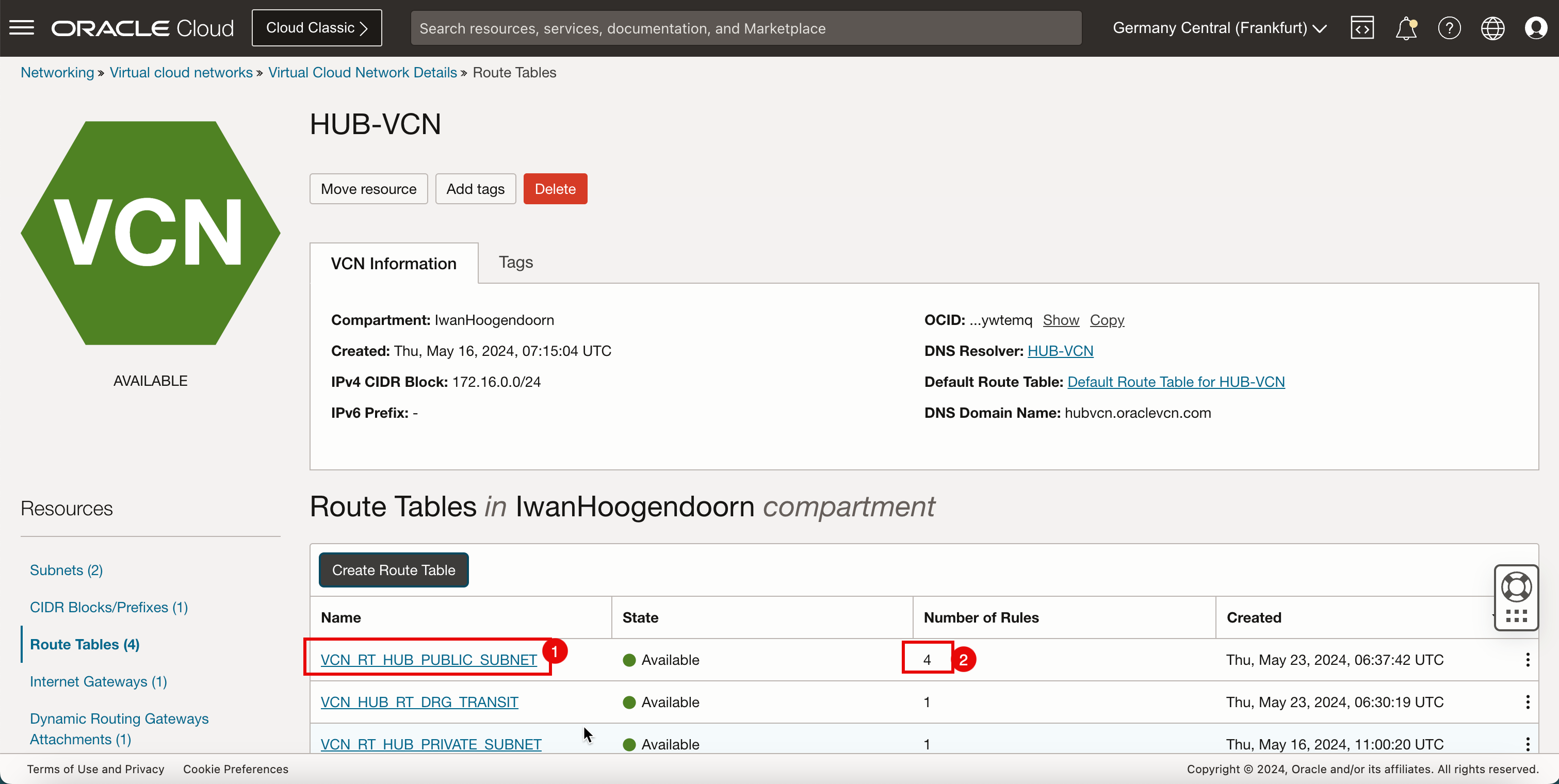

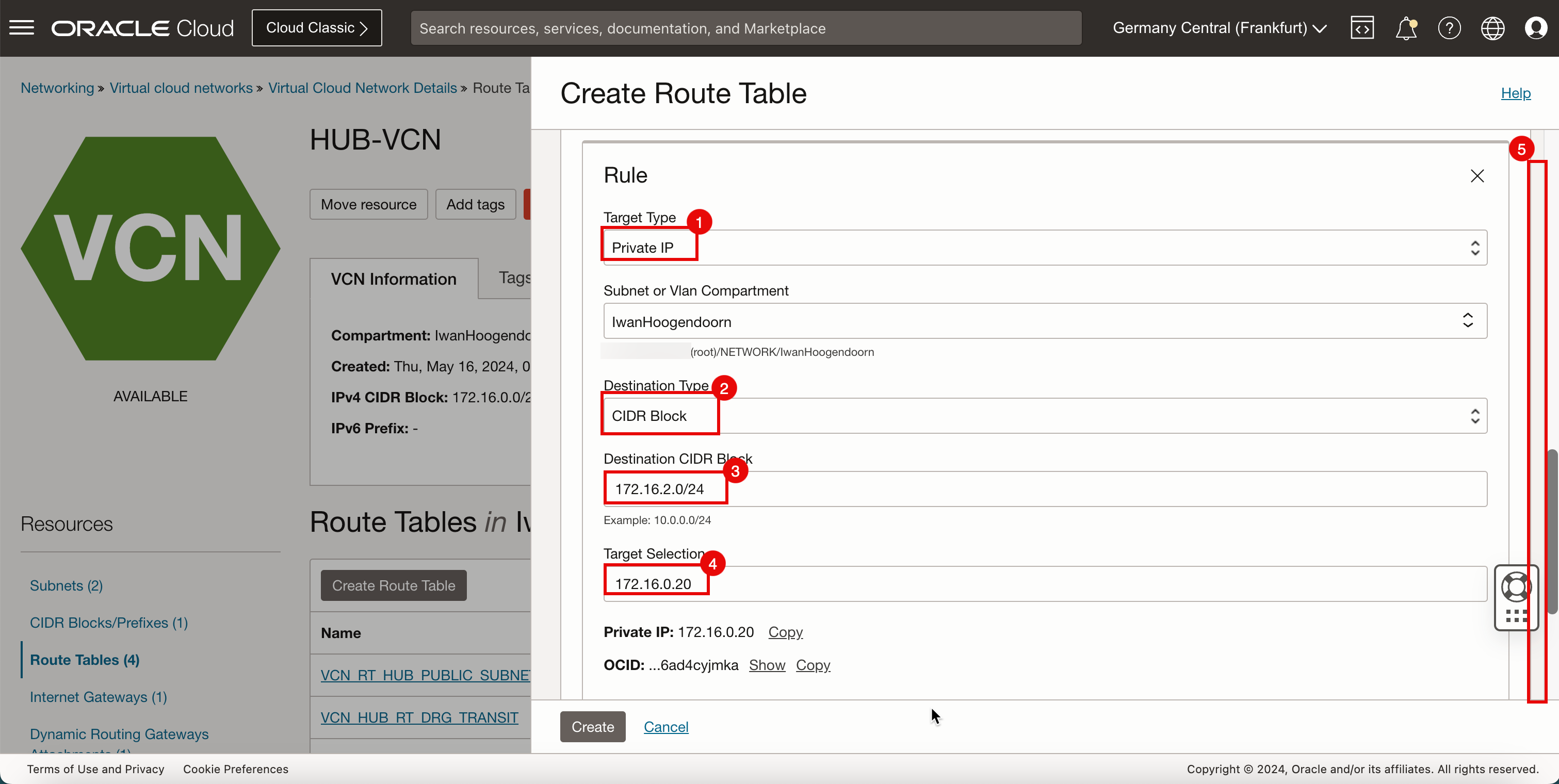

- Cliquez de nouveau sur Créer une table de routage pour créer une autre table de routage de VCN hub pour le sous-réseau public.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

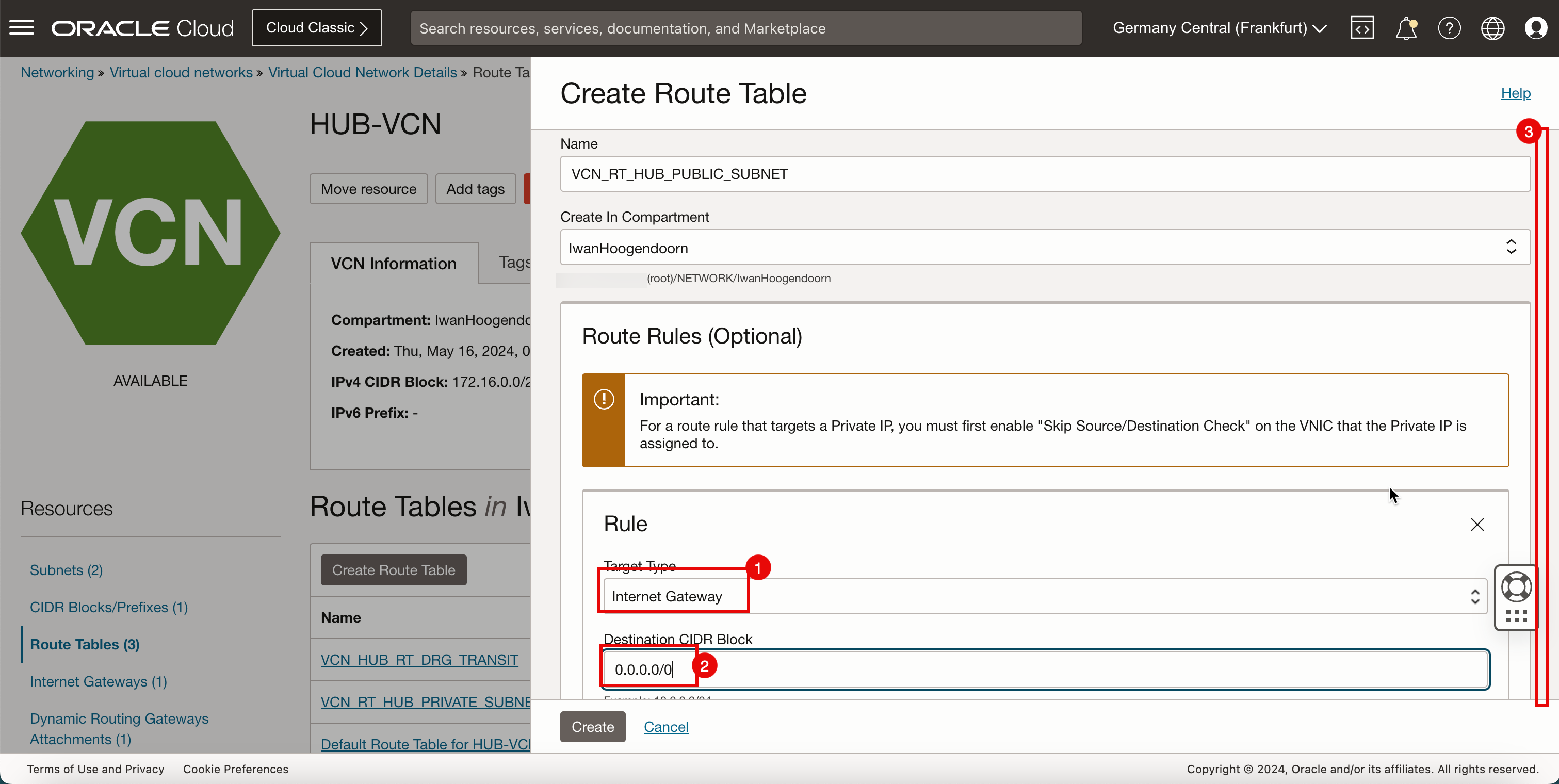

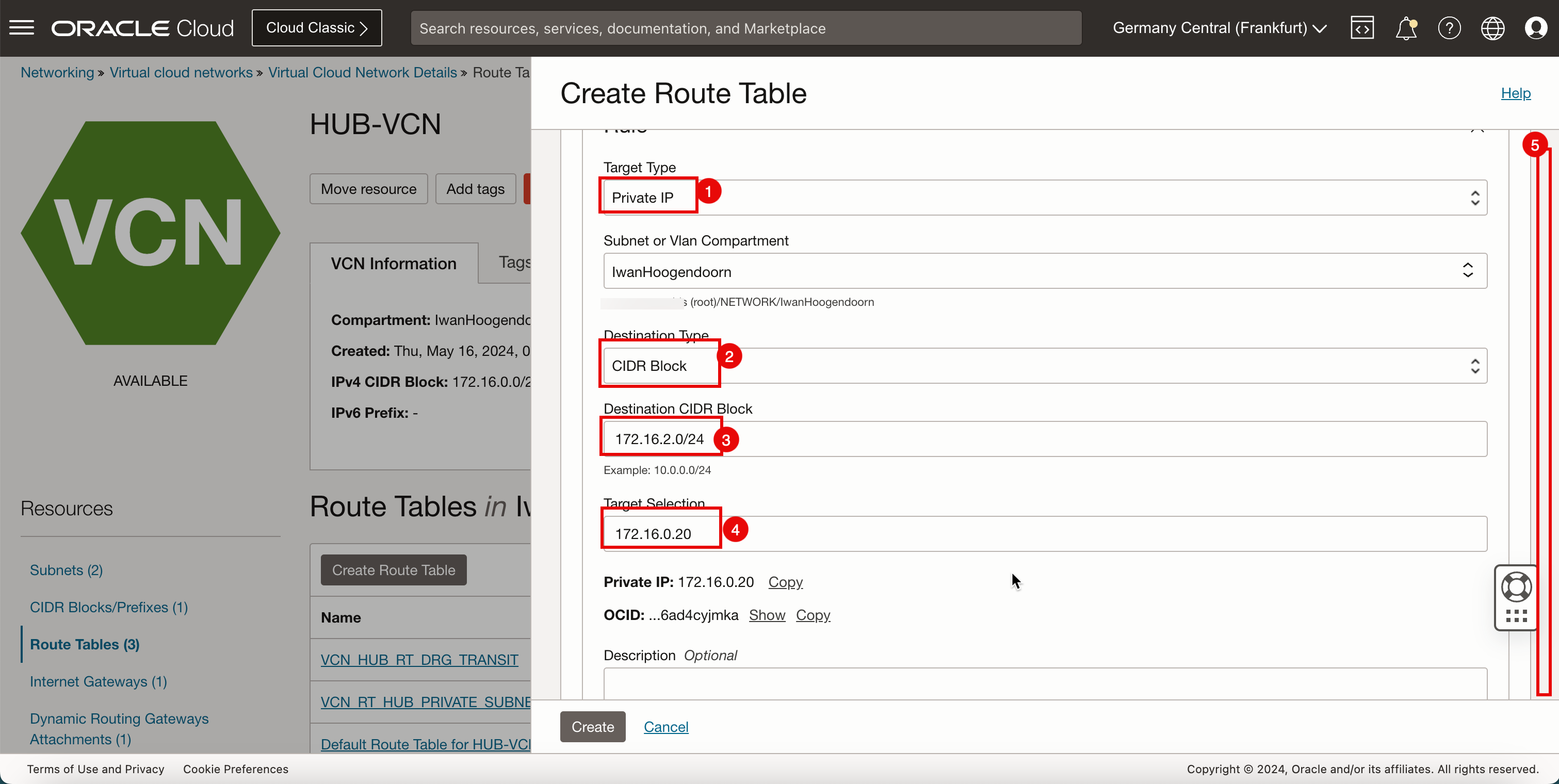

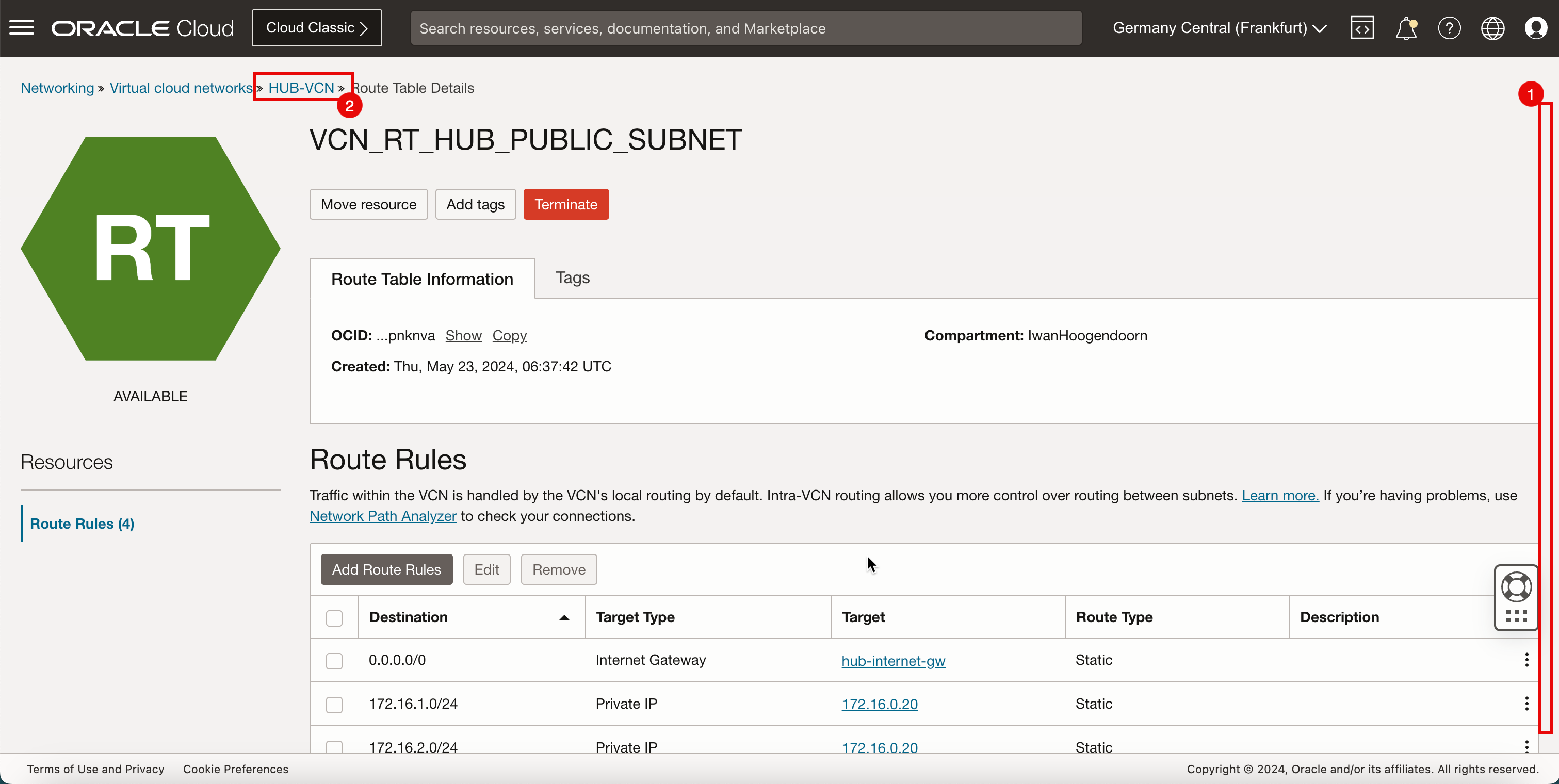

Créez une table de routage (

VCN_RT_HUB_PUBLIC_SUBNET) dans le VCN central.Destination Type de cible Cible Type de route 0.0.0.0/0 Passerelle Internet hub-internet-passerelle Statique 172.16.1.0/24 Adresse IP privée 172.16.0.20 (IP DE FLUX DE TRAVAIL) Statique 172.16.2.0/24 Adresse IP privée 172.16.0.20 (IP DE FLUX DE TRAVAIL) Statique 172.16.3.0/24 Adresse IP privée 172.16.0.20 (IP DE FLUX DE TRAVAIL) Statique -

Créer une table de routage.

- Entrez le nom de la nouvelle table de routage du VCN central pour le sous-réseau public.

- Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez Passerelle Internet.

- Dans Bloc CIDR de destination, entrez

0.0.0.0/0. - Faire défiler vers le bas.

- Dans Cibler la passerelle Internet, sélectionnez la passerelle Internet que vous avez créée précédemment.

- Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez IP privée.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.1.0/24. - Dans Sélection de cibles, entrez

172.16.0.20(il s'agit de l'adresse IP de notre pare-feu pfSense). - Faire défiler vers le bas.

-

Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez IP privée.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.2.0/24. - Dans Sélection de cibles, entrez

172.16.0.20(il s'agit de l'adresse IP de notre pare-feu pfSense). - Faire défiler vers le bas.

-

Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez IP privée.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.3.0/24. - Dans Sélection de cibles, entrez

172.16.0.20(il s'agit de l'adresse IP de notre pare-feu pfSense). - Faire défiler vers le bas.

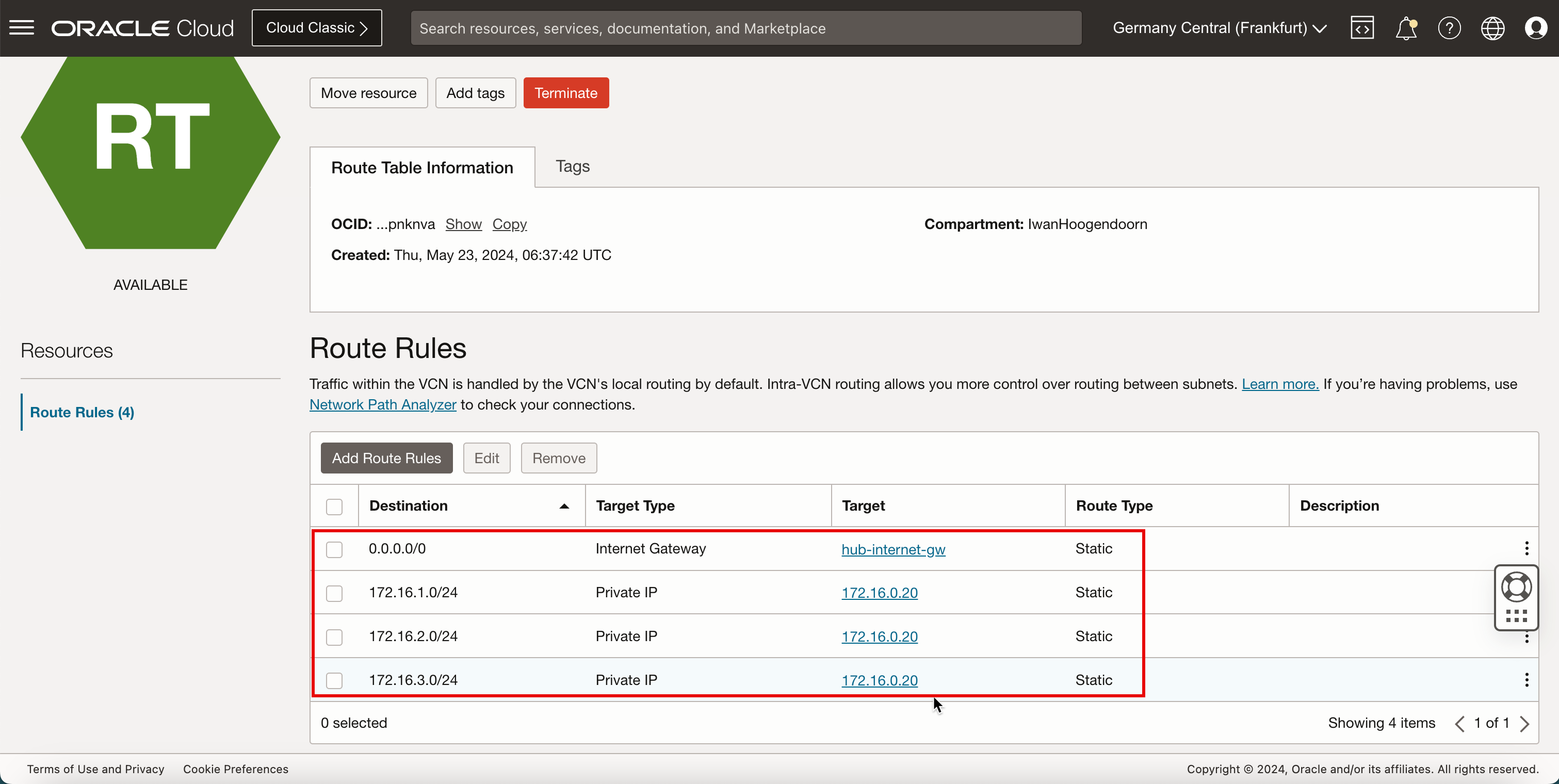

- Notez que la table de routage pour le sous-réseau public est créée. Cliquez sur le nom de la table de routage.

- Notez également que cette table de routage contient 4 règles de routage.

-

Notez si les 4 règles de routage sont présentes.

- Faire défiler vers le haut.

- Cliquez sur le VCN central pour retourner à la page du VCN central.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

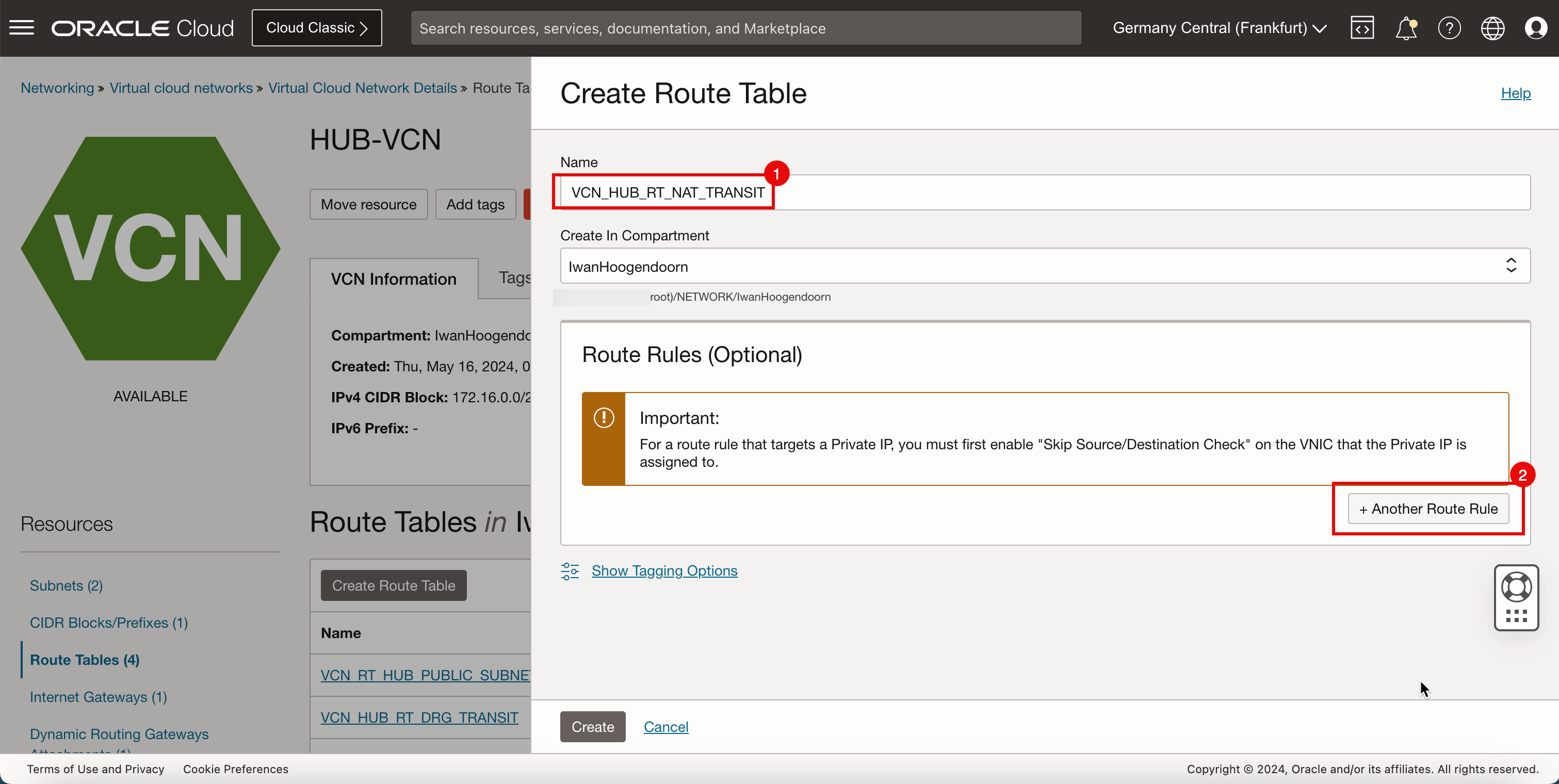

-

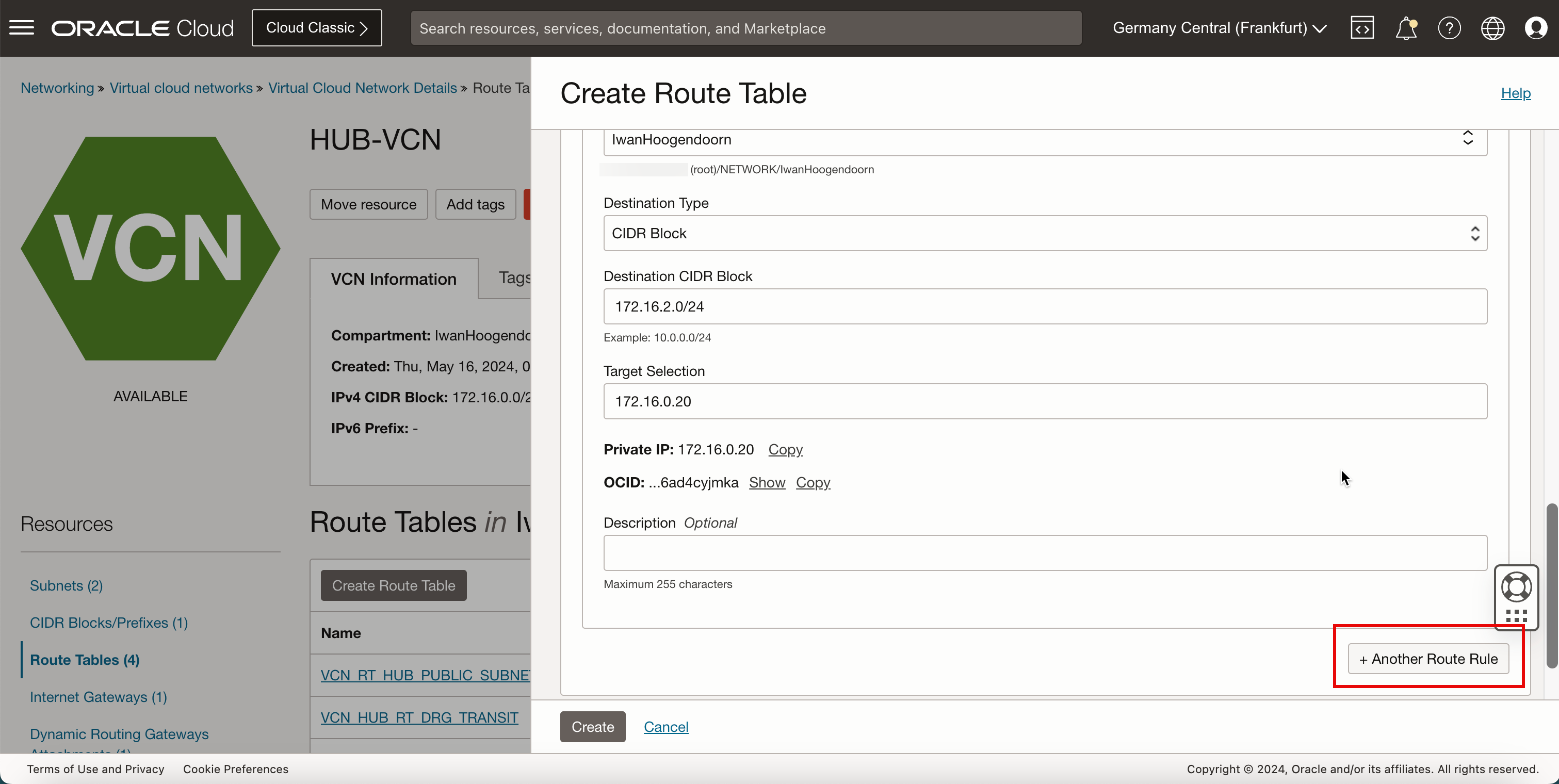

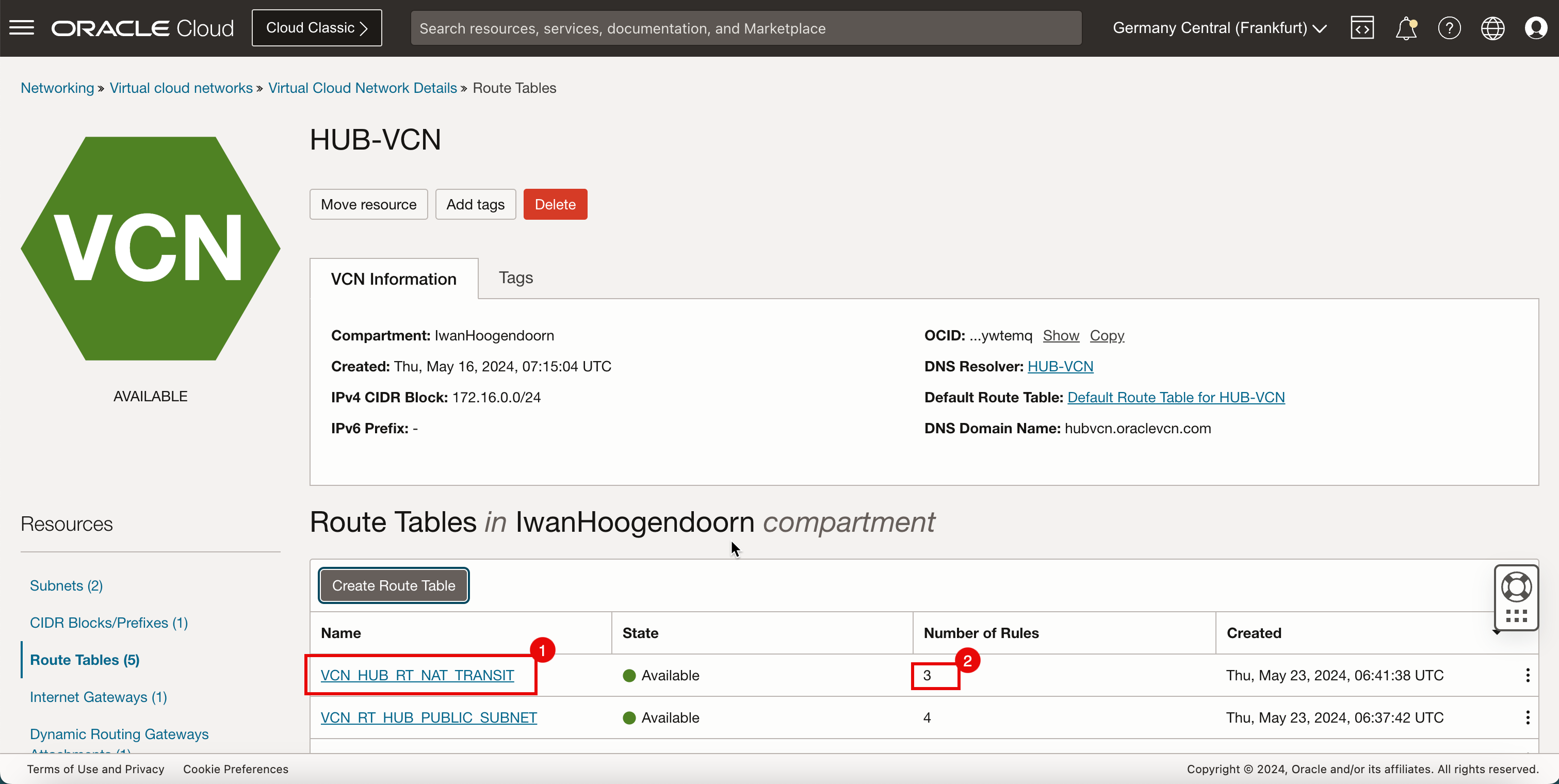

Créez une table de routage (

VCN_HUB_RT_NAT_TRANSIT) dans le VCN central.Destination Type de cible Cible Type de route 172.16.1.0/24 Adresse IP privée 172.16.0.20 (IP DE FLUX DE TRAVAIL) Statique 172.16.2.0/24 Adresse IP privée 172.16.0.20 (IP DE FLUX DE TRAVAIL) Statique 172.16.3.0/24 Adresse IP privée 172.16.0.20 (IP DE FLUX DE TRAVAIL) Statique - Cliquez sur Tables de routage.

- Cliquez de nouveau sur Créer une table de routage pour créer une autre table de routage de VCN hub pour la passerelle NAT.

- Entrez le nom de la nouvelle table de routage du VCN hub pour la passerelle NAT.

- Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez IP privée.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.1.0/24. - Dans Sélection de cibles, entrez

172.16.0.20(il s'agit de l'adresse IP de notre pare-feu pfSense). - Faire défiler vers le bas.

-

Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez IP privée.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.2.0/24. - Dans Sélection de cibles, entrez

172.16.0.20(il s'agit de l'adresse IP de notre pare-feu pfSense). - Faire défiler vers le bas.

-

Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez IP privée.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.3.0/24. - Dans Sélection de cibles, entrez

172.16.0.20(il s'agit de l'adresse IP de notre pare-feu pfSense). - Faire défiler vers le bas.

- Notez que la table de routage pour la passerelle NAT est créée. Cliquez sur le nom de la table de routage.

- Notez également que cette table de routage contient 3 règles de routage.

- Notez les 3 règles de routage que nous avons créées.

- Cliquez sur VCN hub pour retourner à la page VCN hub.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

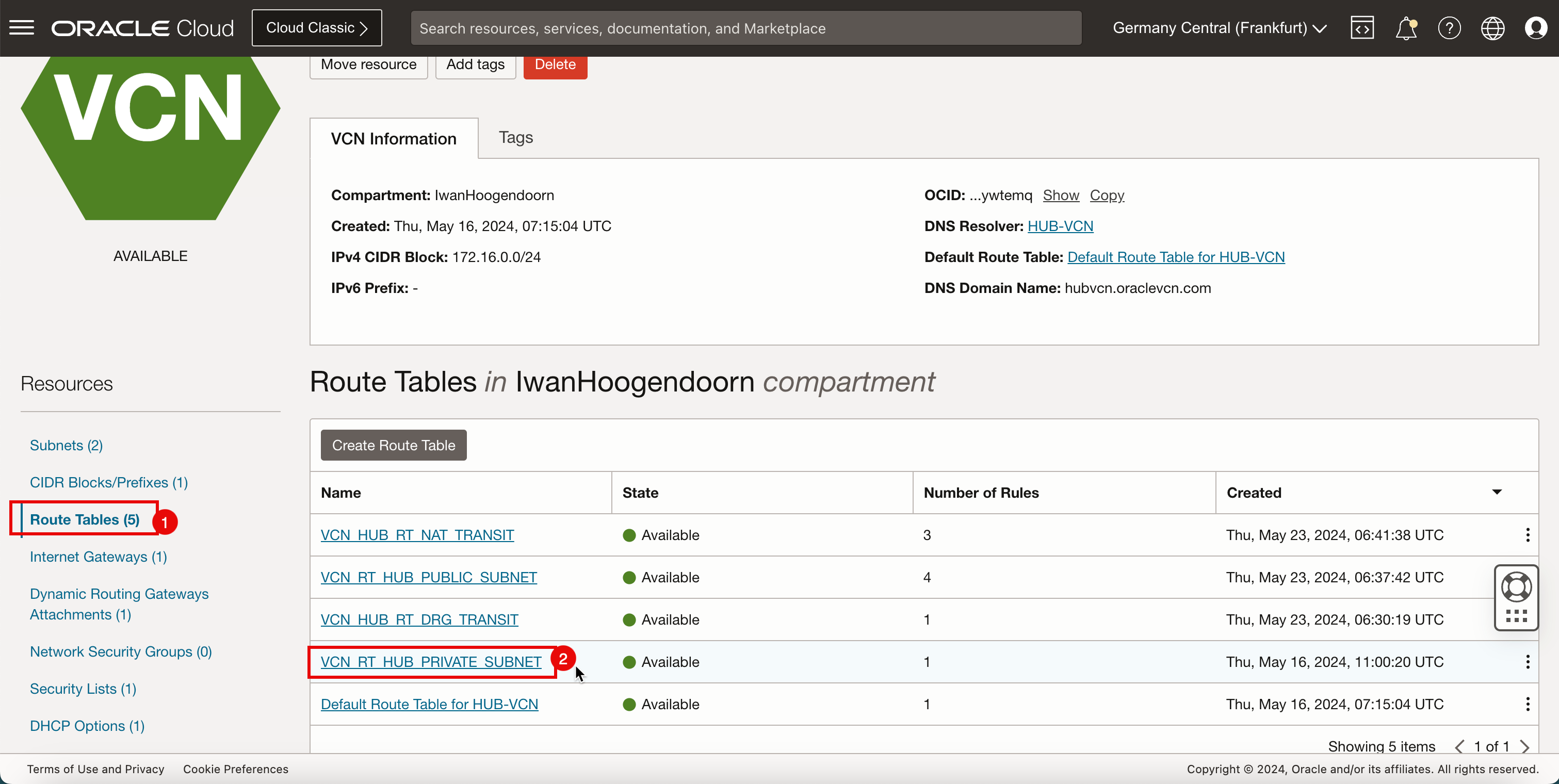

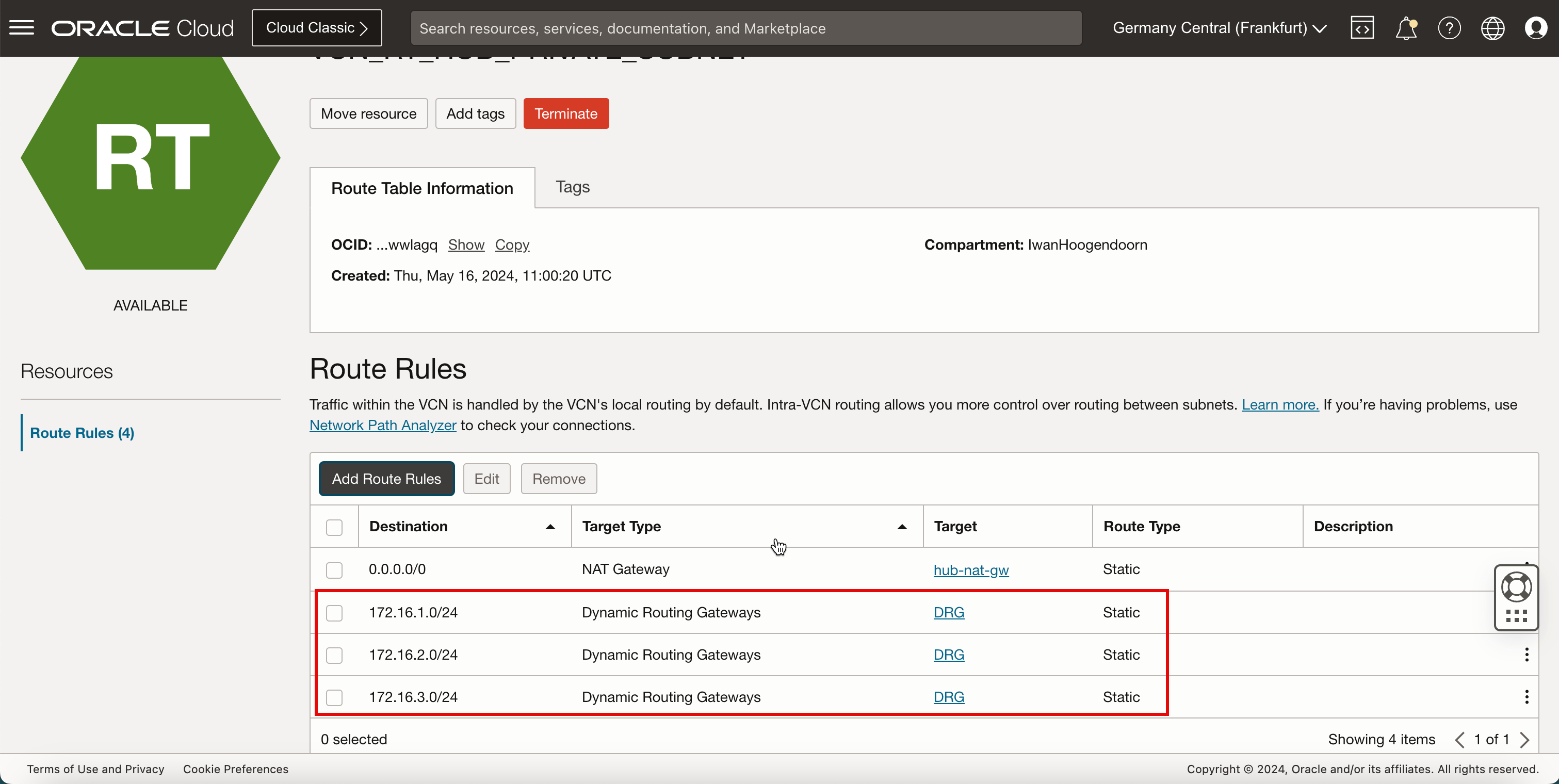

Créez une table de routage (

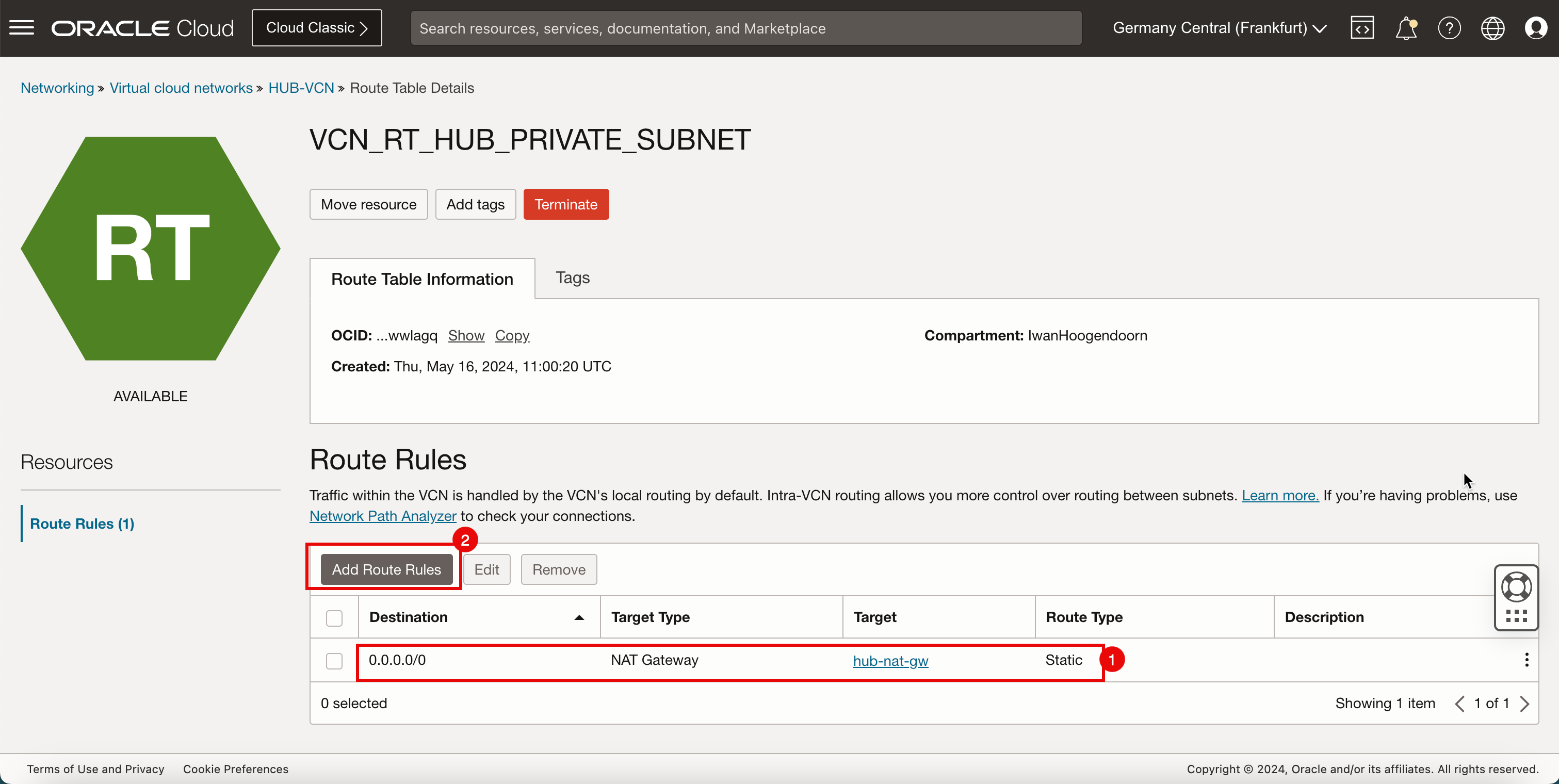

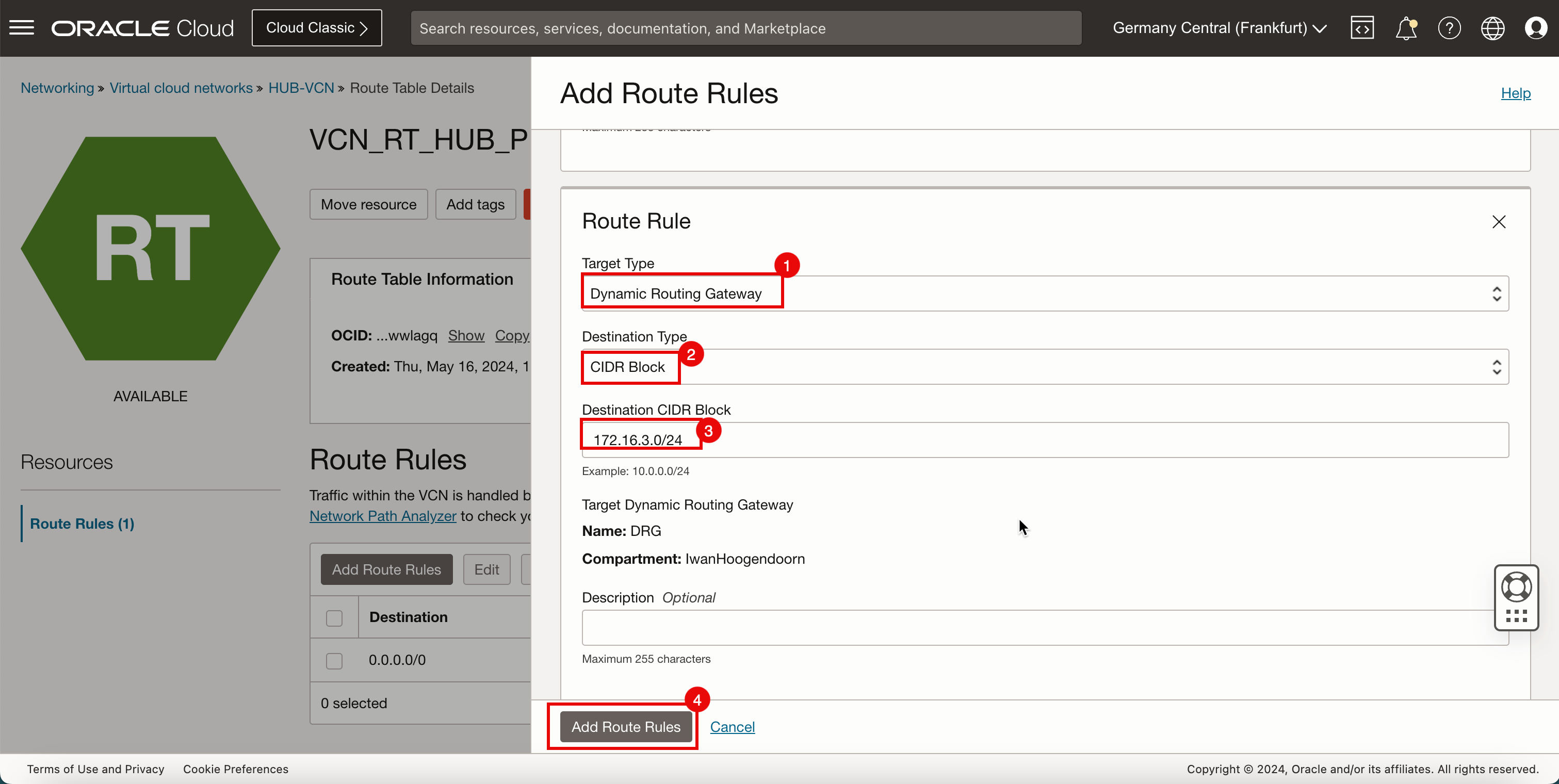

VCN_RT_HUB_PRIVATE_SUBNET) dans le VCN central.Destination Type de cible Cible Type de route 0.0.0.0/0 Passerelle NAT hub-nat-gw Statique 172.16.1.0/24 passerelle de routage dynamique; DRG Statique 172.16.2.0/24 passerelle de routage dynamique; DRG Statique 172.16.3.0/24 passerelle de routage dynamique; DRG Statique - Cliquez sur Tables de routage.

- Cliquez sur la table de routage du sous-réseau privé. Si vous n'avez pas cette table, créez-la. Pour créer la table de routage, cliquez sur Créer une table de routage.

- Notez qu'il existe déjà une règle de routage qui acheminera tout le trafic (

0.0.0.0/0) vers la passerelle NAT pour les instances de sous-réseau privé. - Cliquez sur Ajouter des règles de routage.

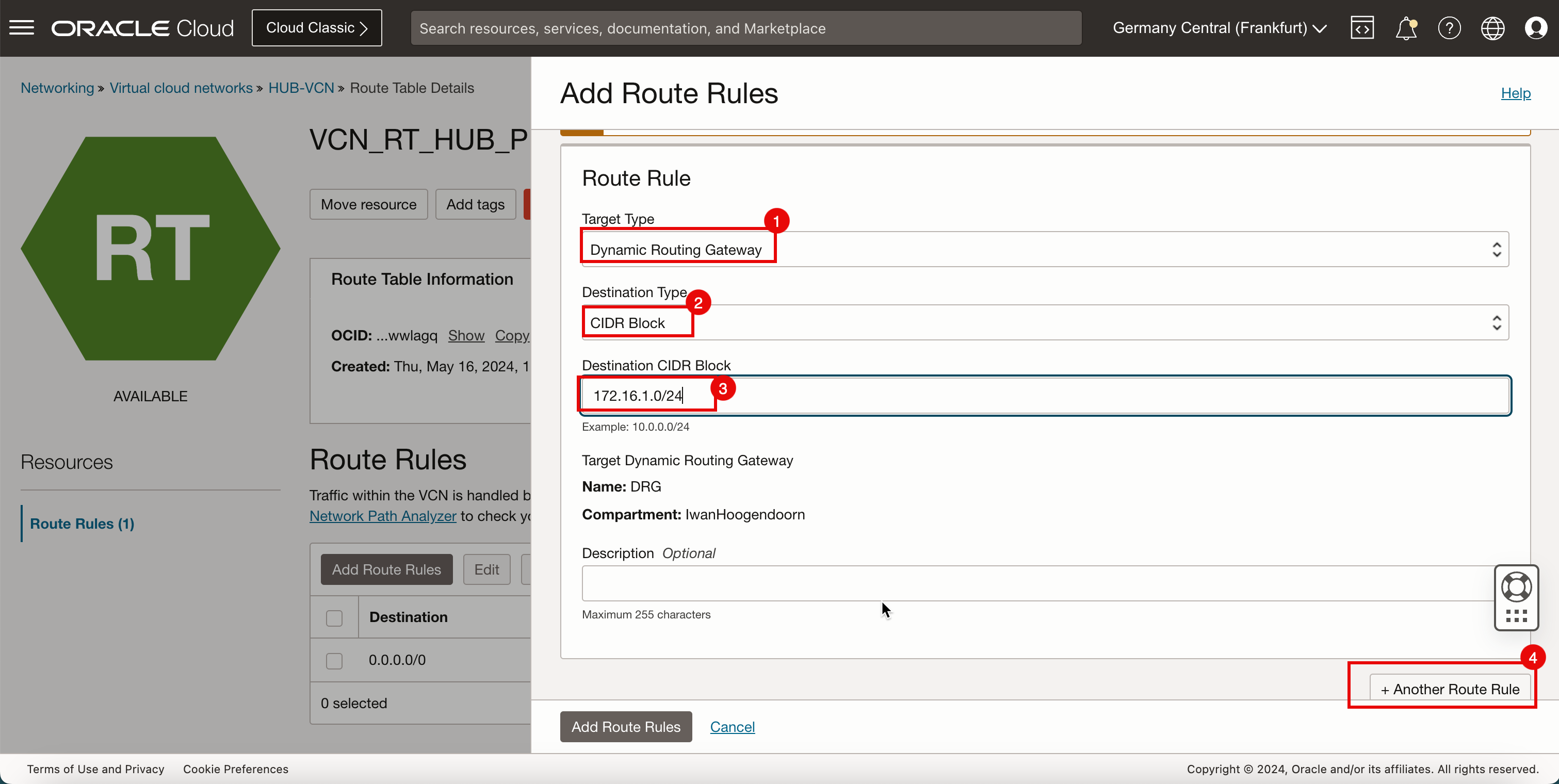

- Dans Type de cible, sélectionnez Passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.1.0/24. - Cliquez sur + Une autre règle de routage.

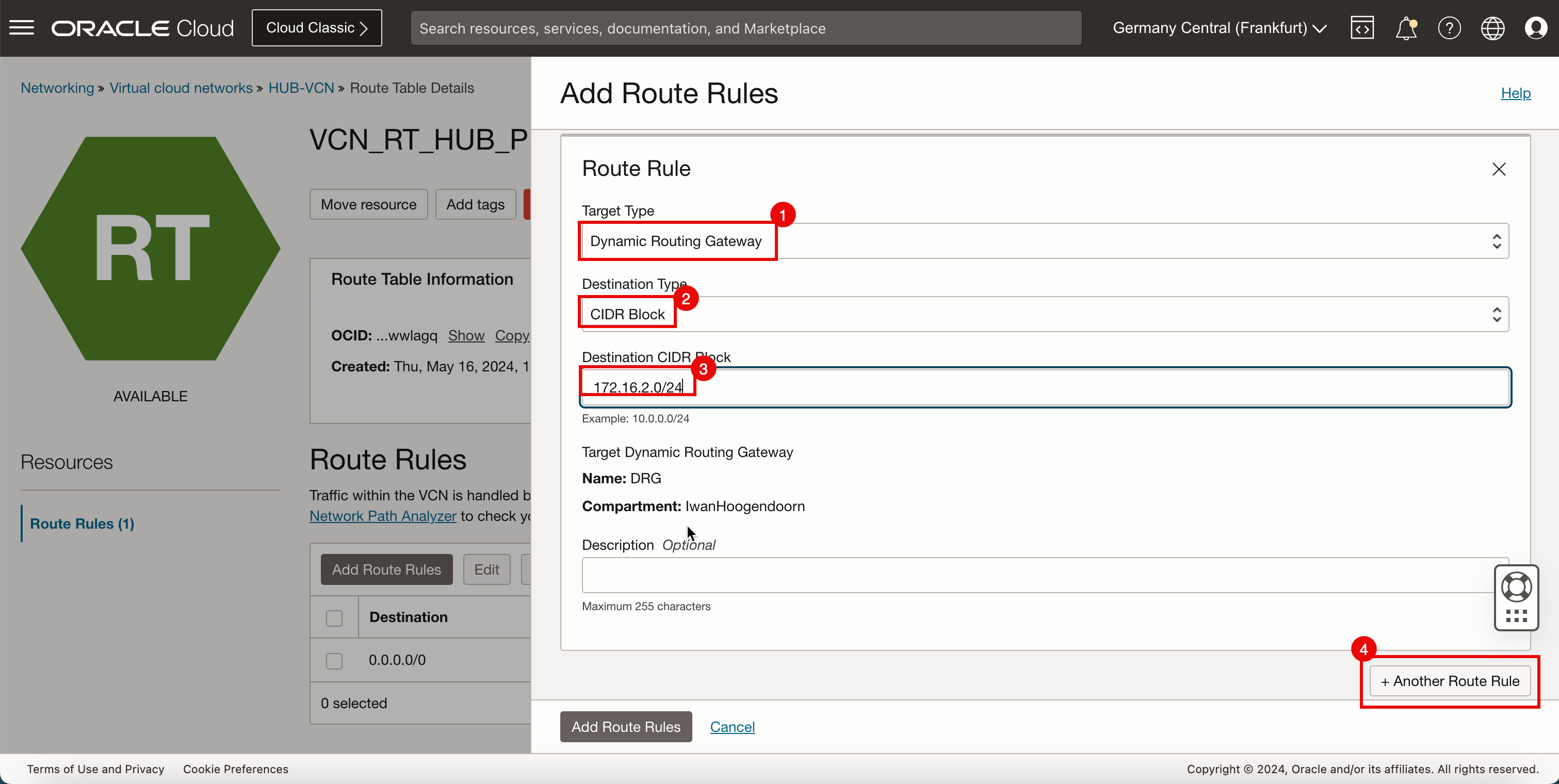

- Dans Type de cible, sélectionnez Passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.2.0/24. - Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez Passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.3.0/24. - Cliquez sur Ajouter des règles de routage.

-

Notez toutes les règles de routage pour la table de routage du sous-réseau privé.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

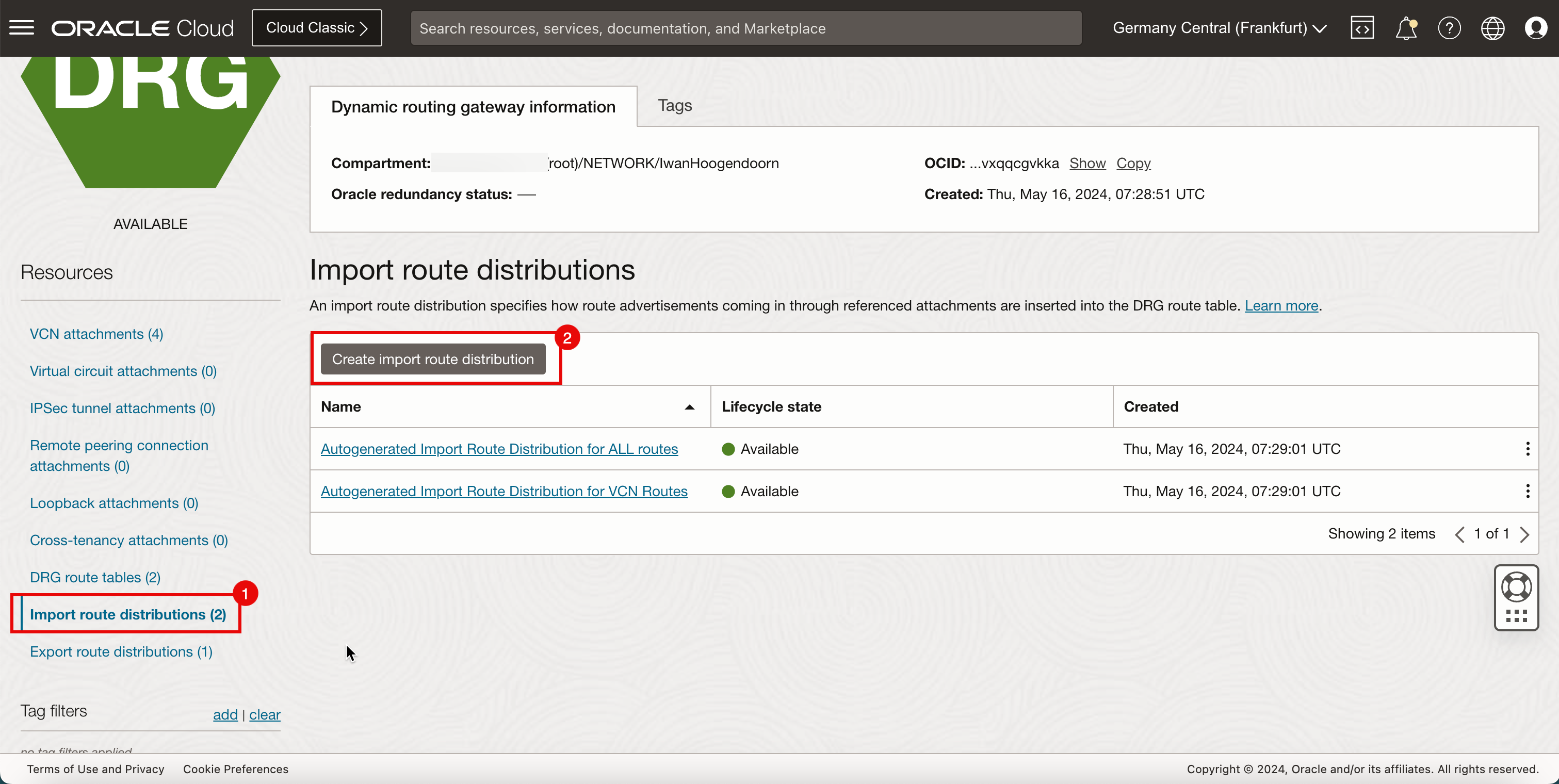

Tâche 7.4 : Créer et configurer des tables de routage DRG

-

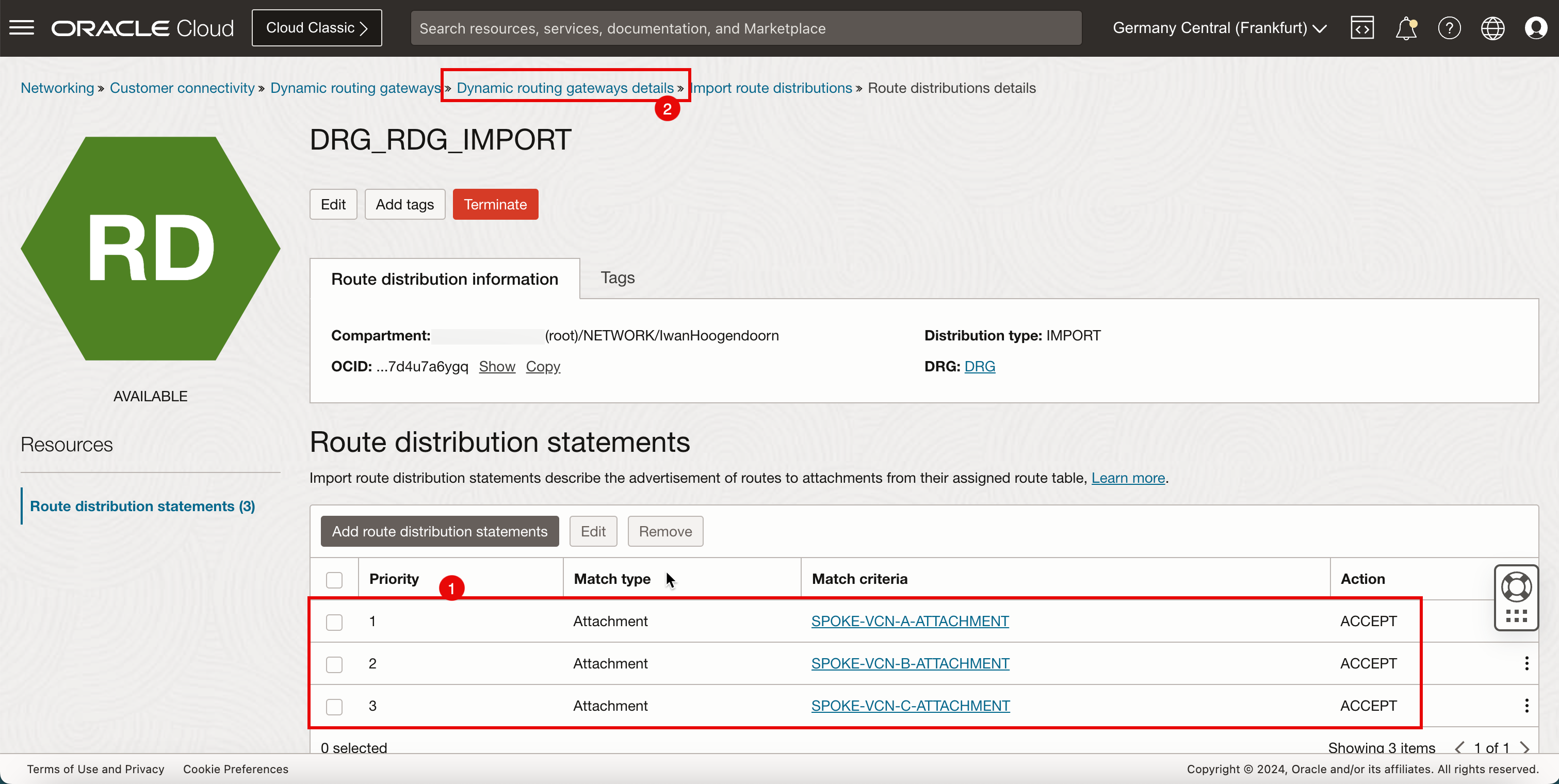

Créez un groupe de répartition de routes (

DRG_RDG_IMPORT) dans la passerelle DRG.Priorité Type de correspondance Critères de correspondance Action 1 Attachement SPOKE_VCN-A_ATTACHEMENT ACCEPTER 2 Attachement SPOKE_VCN-B_ATTACHEMENT ACCEPTER 3 Attachement SPOKE_VCN-C_ATTACHEMENT ACCEPTER - Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseau.

- Cliquez sur Passerelle de routage dynamique.

-

Cliquez sur la passerelle DRG créée dans la tâche 3.

- Cliquez sur Importer une répartition de routes.

- Cliquez sur Créer une répartition de route d'importation.

-

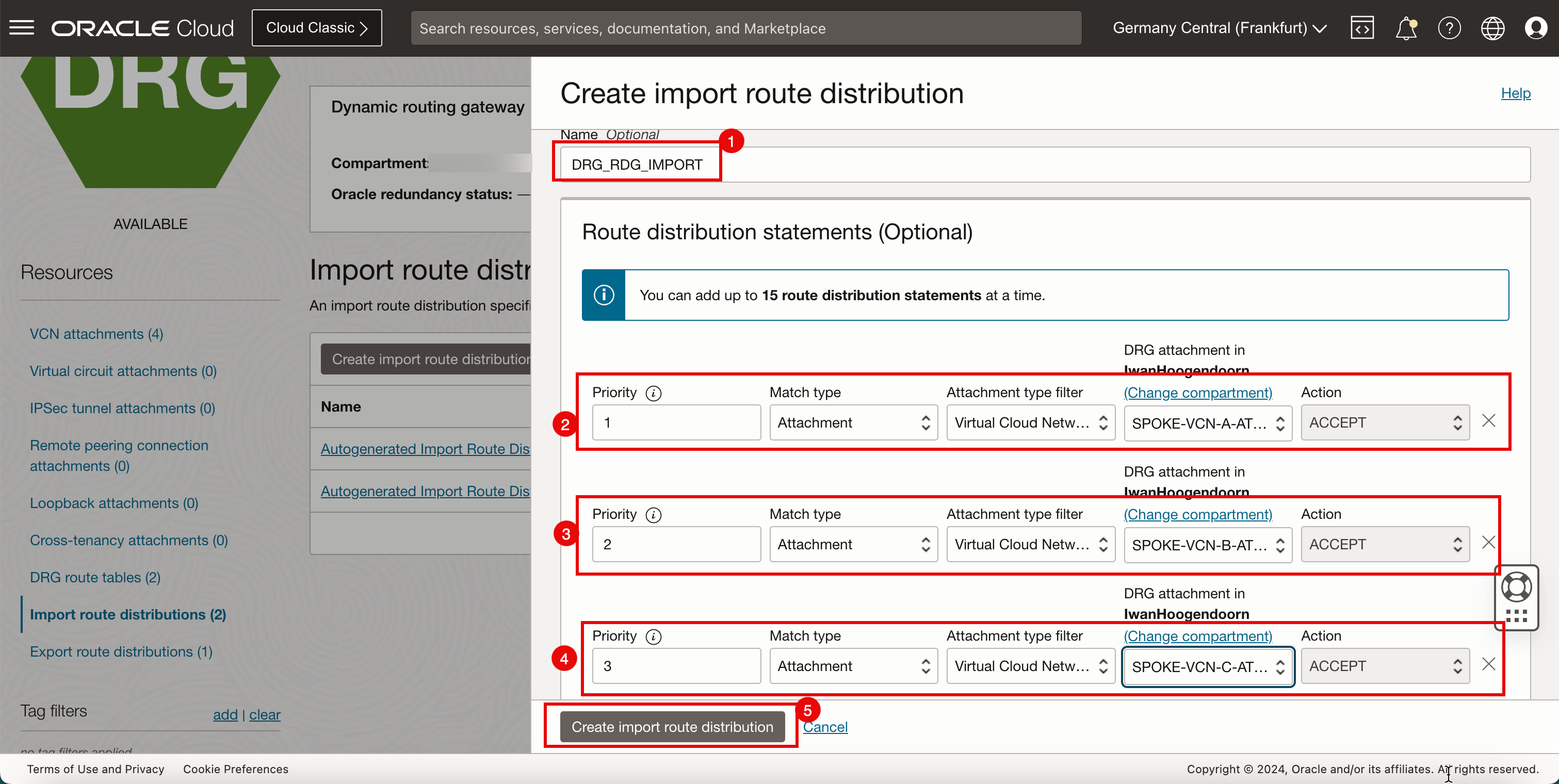

Dans la page Créer une répartition de routes d'importation, entrez les informations suivantes.

- Entrez le nom de la répartition de routes.

- Créez un nouvel énoncé de répartition de routes.

- Priorité : Entrez 1.

- Type de correspondance : Sélectionnez Annexe.

- Filtre de type d'attachement : Sélectionnez Réseau en nuage virtuel.

- Attachement de passerelle de routage dynamique : Sélectionnez VCN satellite A.

- Action : Sélectionnez Accepter.

- Créer un nouvel énoncé de répartition de routes

- Priorité : Entrez 2.

- Type de correspondance : Sélectionnez Annexe.

- Filtre de type d'attachement : Sélectionnez Réseau en nuage virtuel.

- Attachement de passerelle de routage dynamique : Sélectionnez VCN satellite B.

- Action : Sélectionnez Accepter.

- Créer un nouvel énoncé de répartition de routes

- Priorité : Entrez 3.

- Type de correspondance : Sélectionnez Annexe.

- Filtre de type d'attachement : Sélectionnez Réseau en nuage virtuel.

- Attachement de passerelle de routage dynamique : Sélectionnez VCN satellite C.

- Action : Sélectionnez Accepter.

- Cliquez sur Créer une répartition de route d'importation.

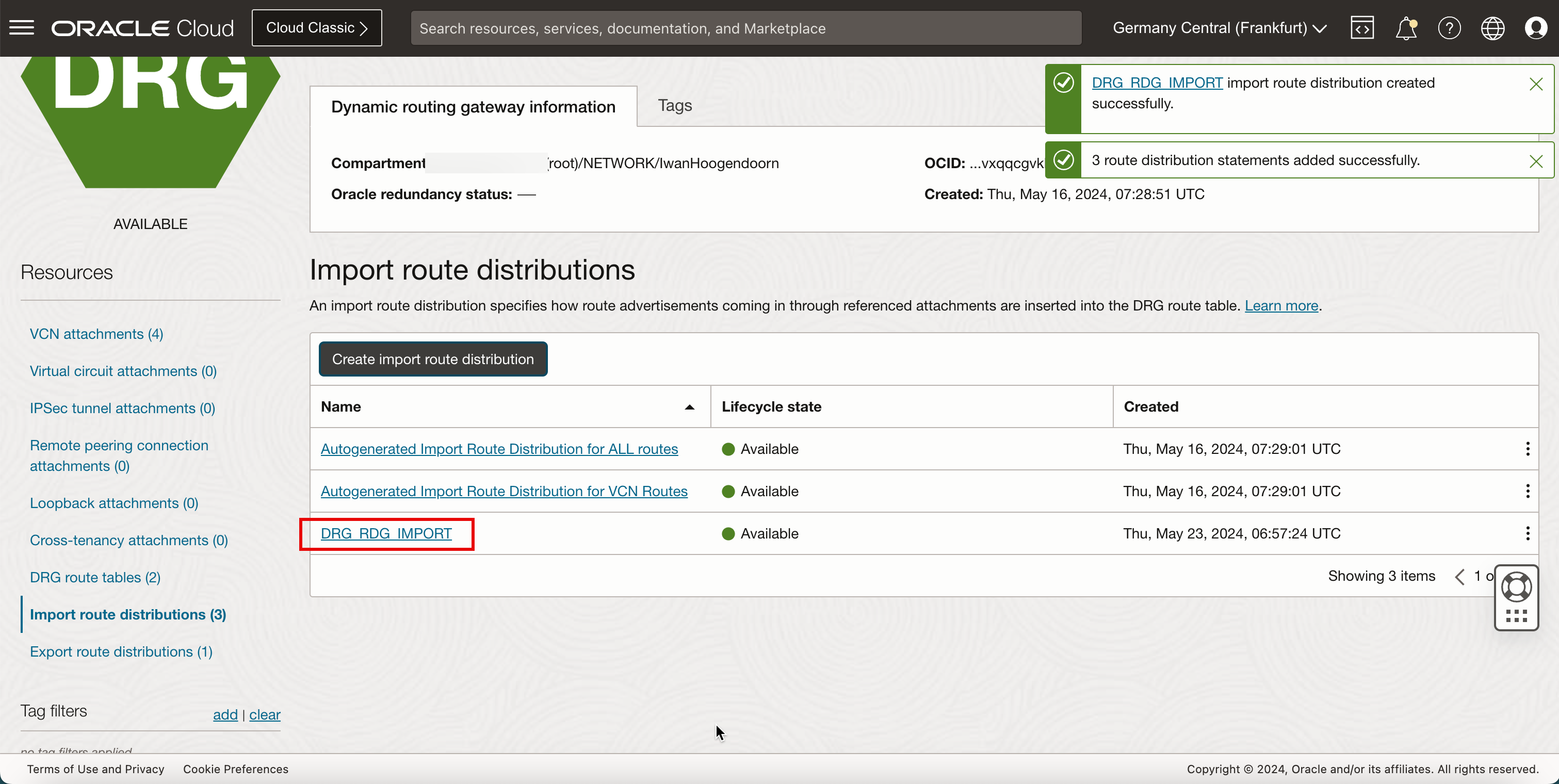

-

Cliquez sur la nouvelle répartition de routes d'importation.

- Notez les énoncés de répartition de routes.

- Cliquez sur Détails des passerelles de routage dynamique pour retourner à la page Détails de la passerelle DRG.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

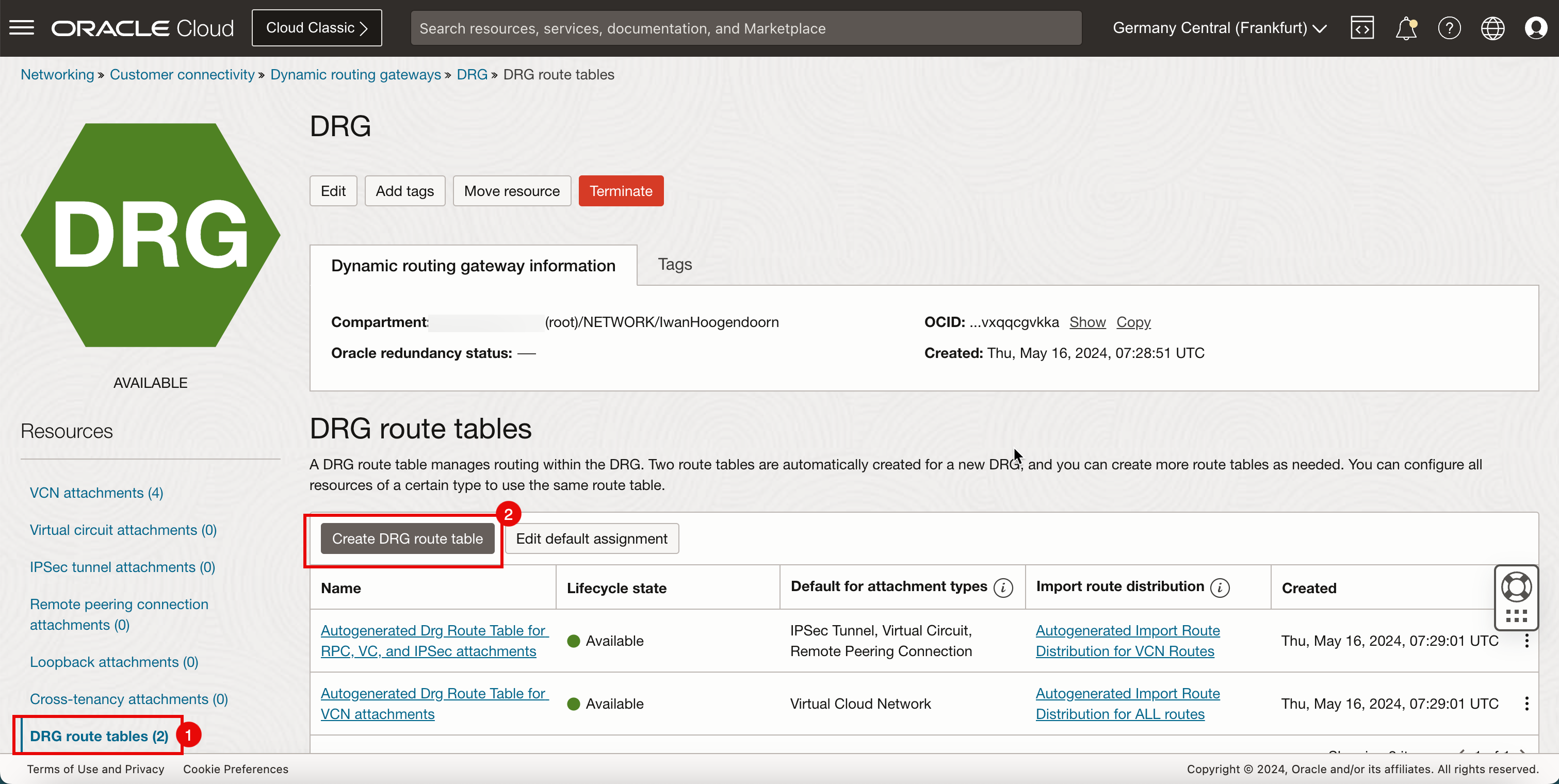

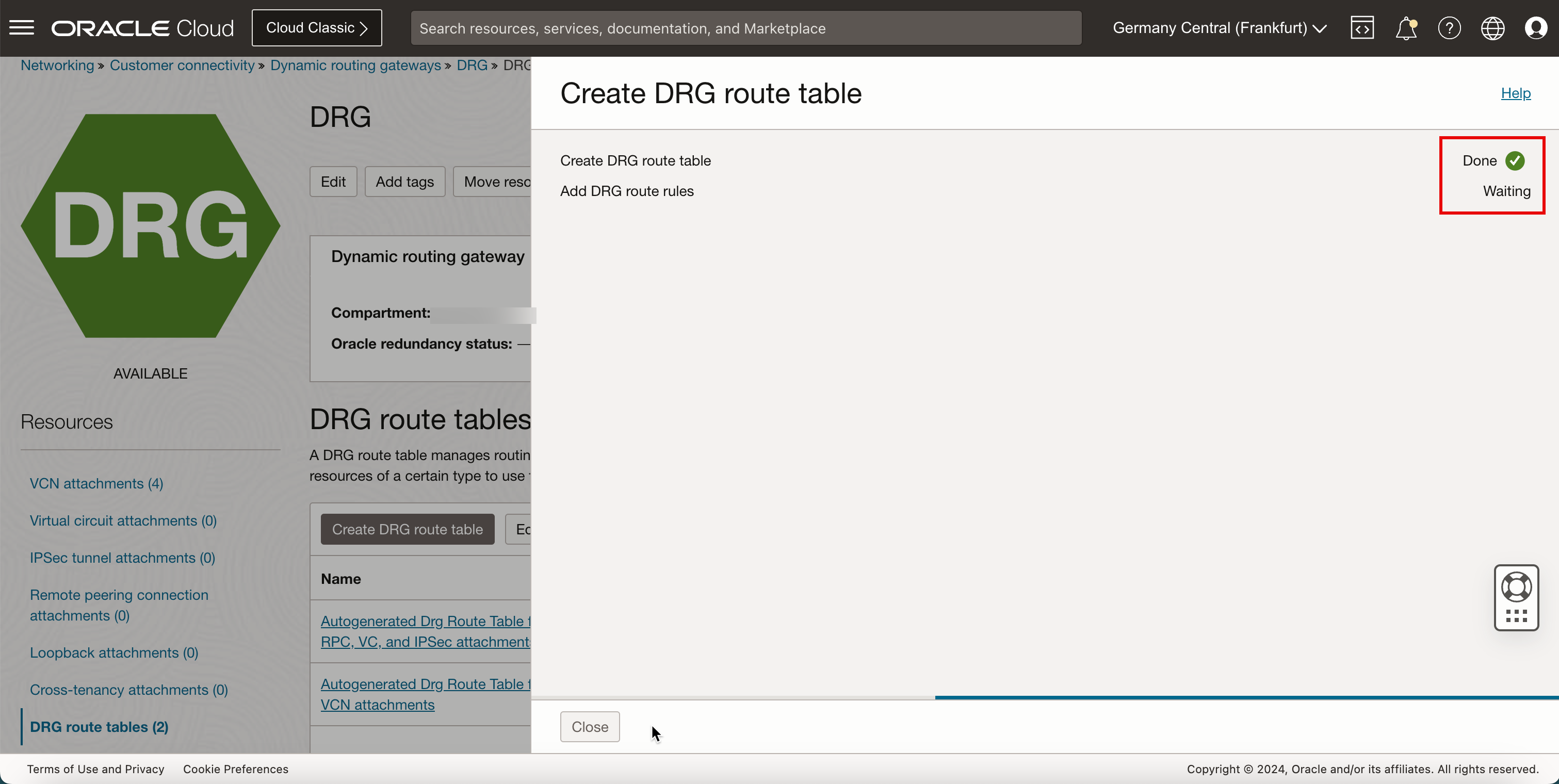

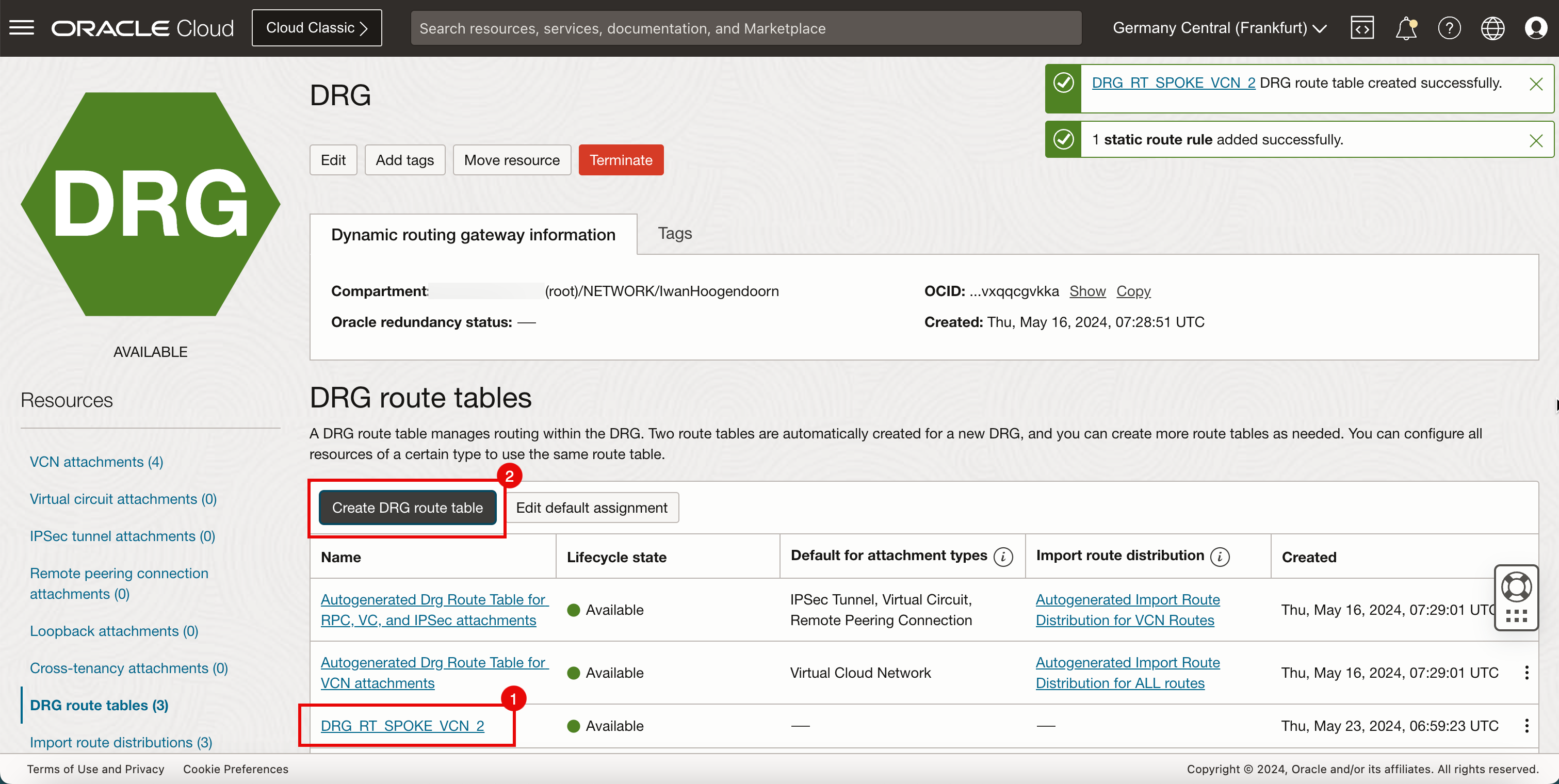

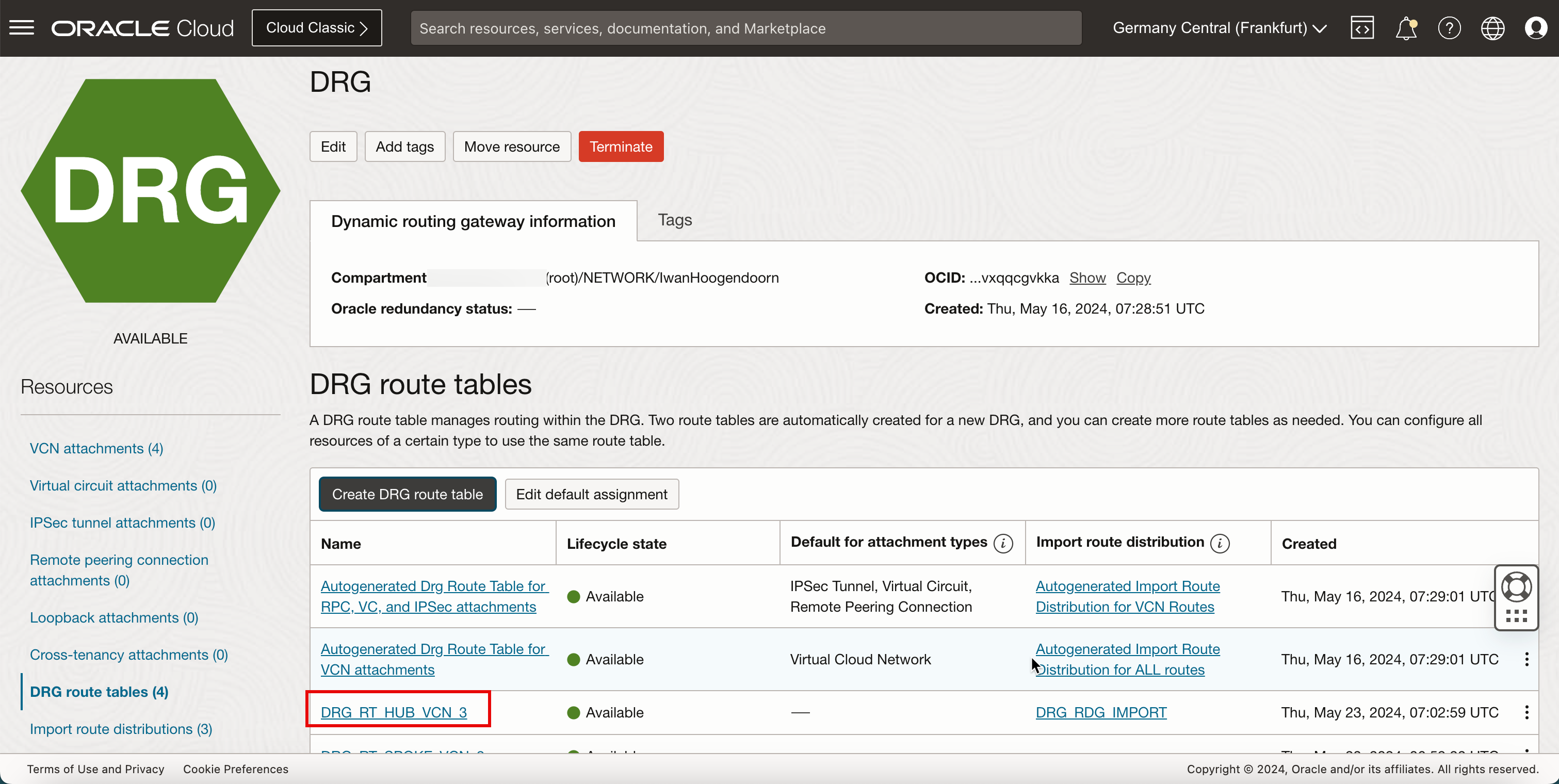

Créez une table de routage (

DRG_RT_SPOKE_VCN_2) dans la passerelle DRG.CIDR de destination Type d'attachement du saut suivant Nom de l'attachement du saut suivant 0.0.0.0/0 Réseau en nuage virtuel HUB_VCN_ATTACHMENT - Cliquez sur Tables de routage DRG.

- Cliquez sur Créer une table de routage DRG.

- Entrez le nom de la table de routage DRG.

- Ajoutez une nouvelle règle statique :

- Bloc CIDR de destination : Entrez

0.0.0.0/0. - Type d'attachement du saut suivant : Sélectionnez Réseau en nuage virtuel

- Attachement du saut suivant : Sélectionnez VCN hub.

- Bloc CIDR de destination : Entrez

- Cliquez sur Créer une table de routage DRG.

-

Attendez la création de la table de routage.

- Notez que la nouvelle table de routage DRG est créée.

- Cliquez sur Créer une table de routage DRG pour en créer une autre.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

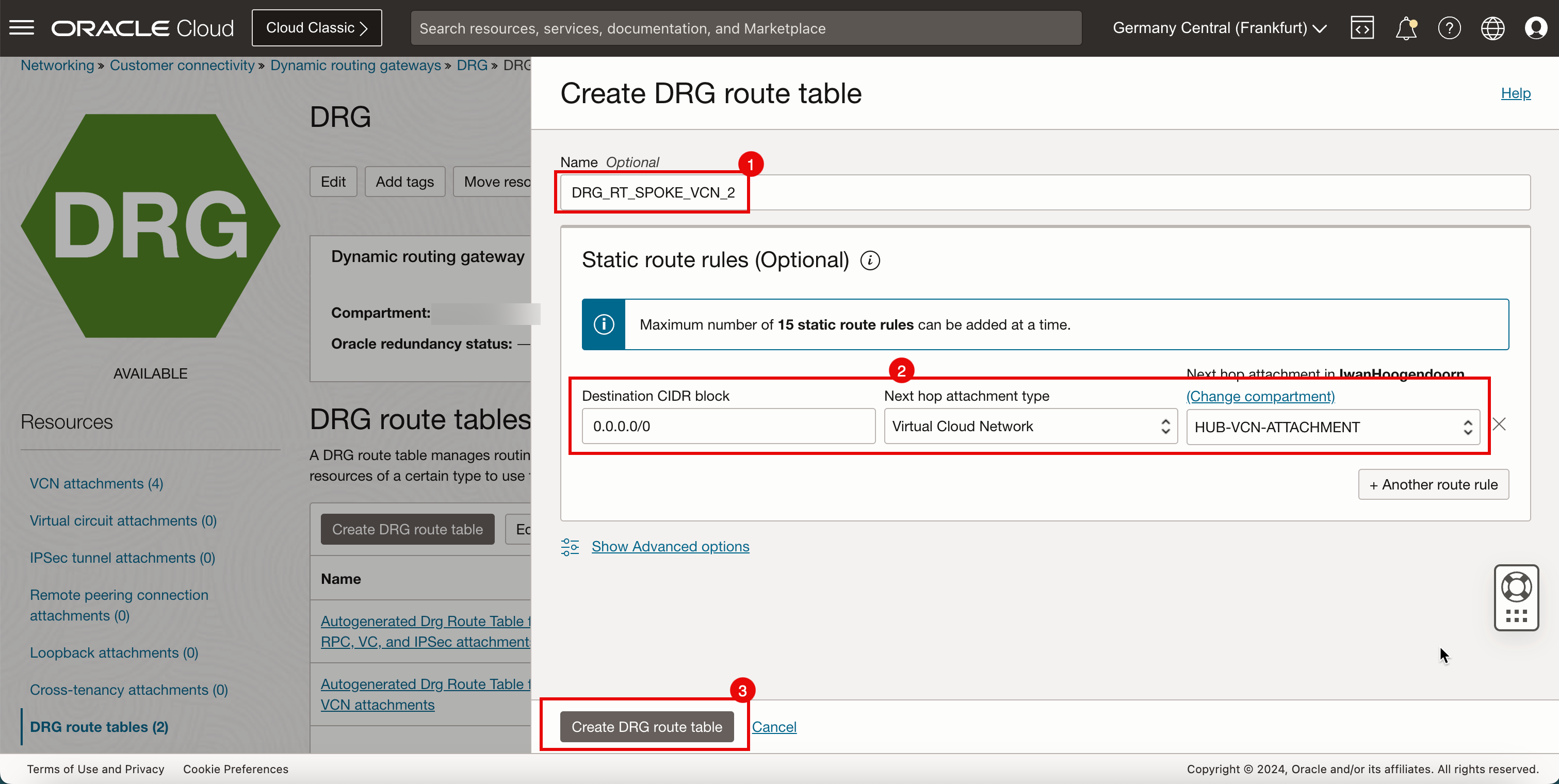

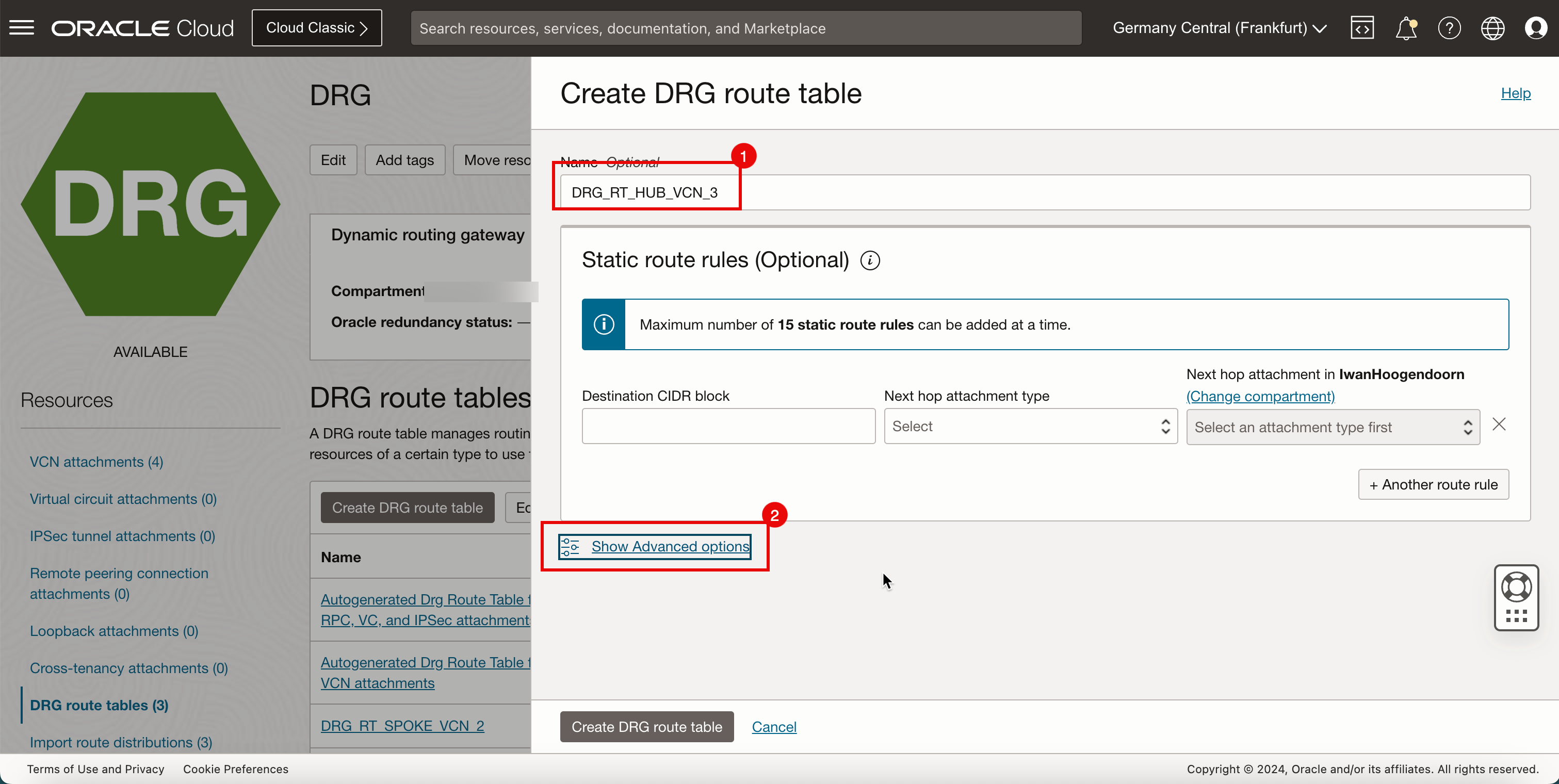

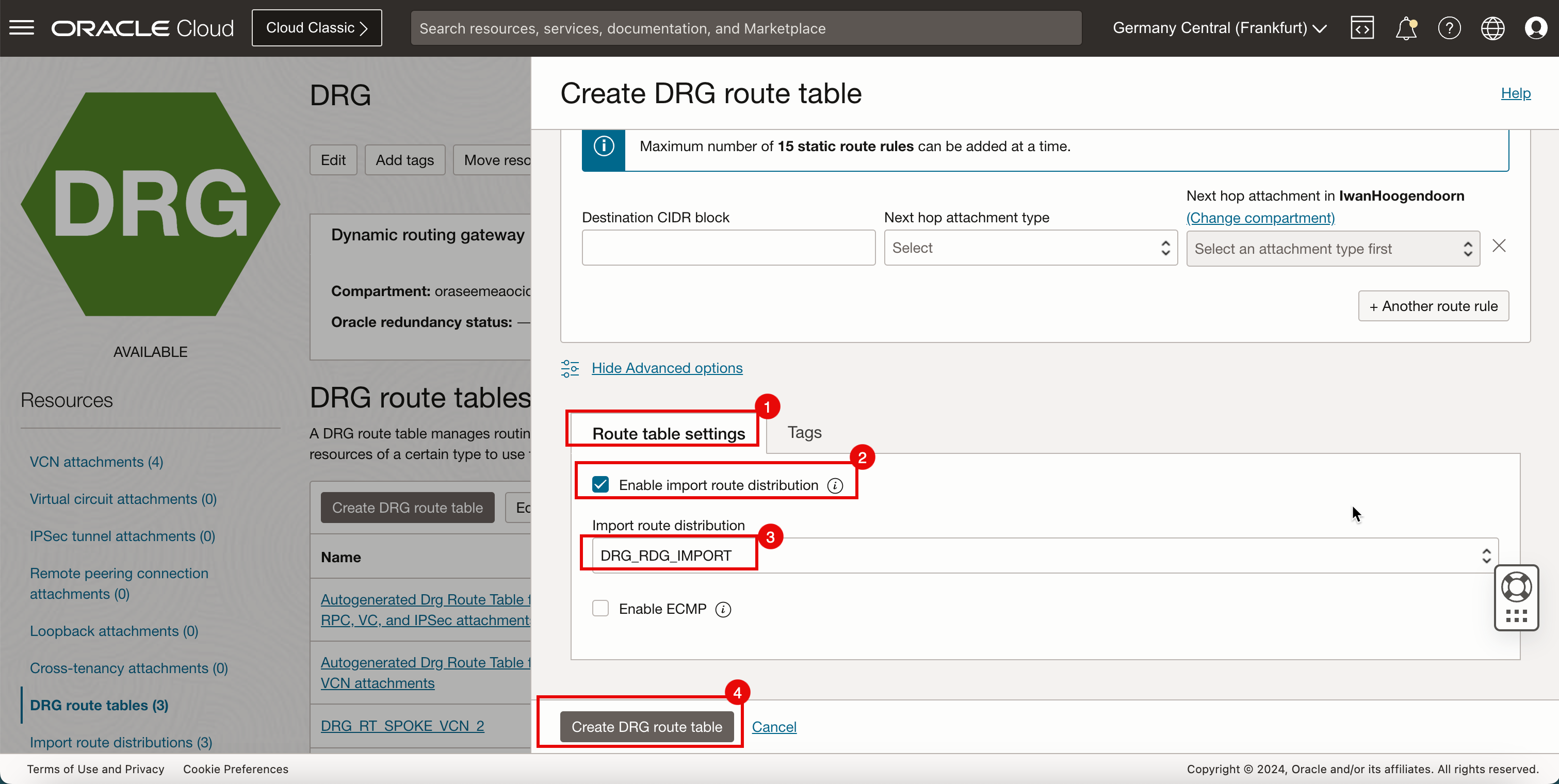

Créez une table de routage (

DRG_RT_HUB_VCN_3) dans la passerelle DRG et importez le groupe de répartition de routes (DRG_RDG_IMPORT).- Entrez le nom de la table de routage DRG.

- Cliquez sur Afficher les options avancées.

-

Importez la distribution de routes d'importation créée précédemment.

- Cliquez sur Paramètres de table de routage.

- Sélectionnez Activer une répartition de routes d'importation.

- Sélectionnez la répartition de routes d'importation créée précédemment.

- Cliquez sur Créer une table de routage DRG.

- Notez que la nouvelle table de routage DRG est créée.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

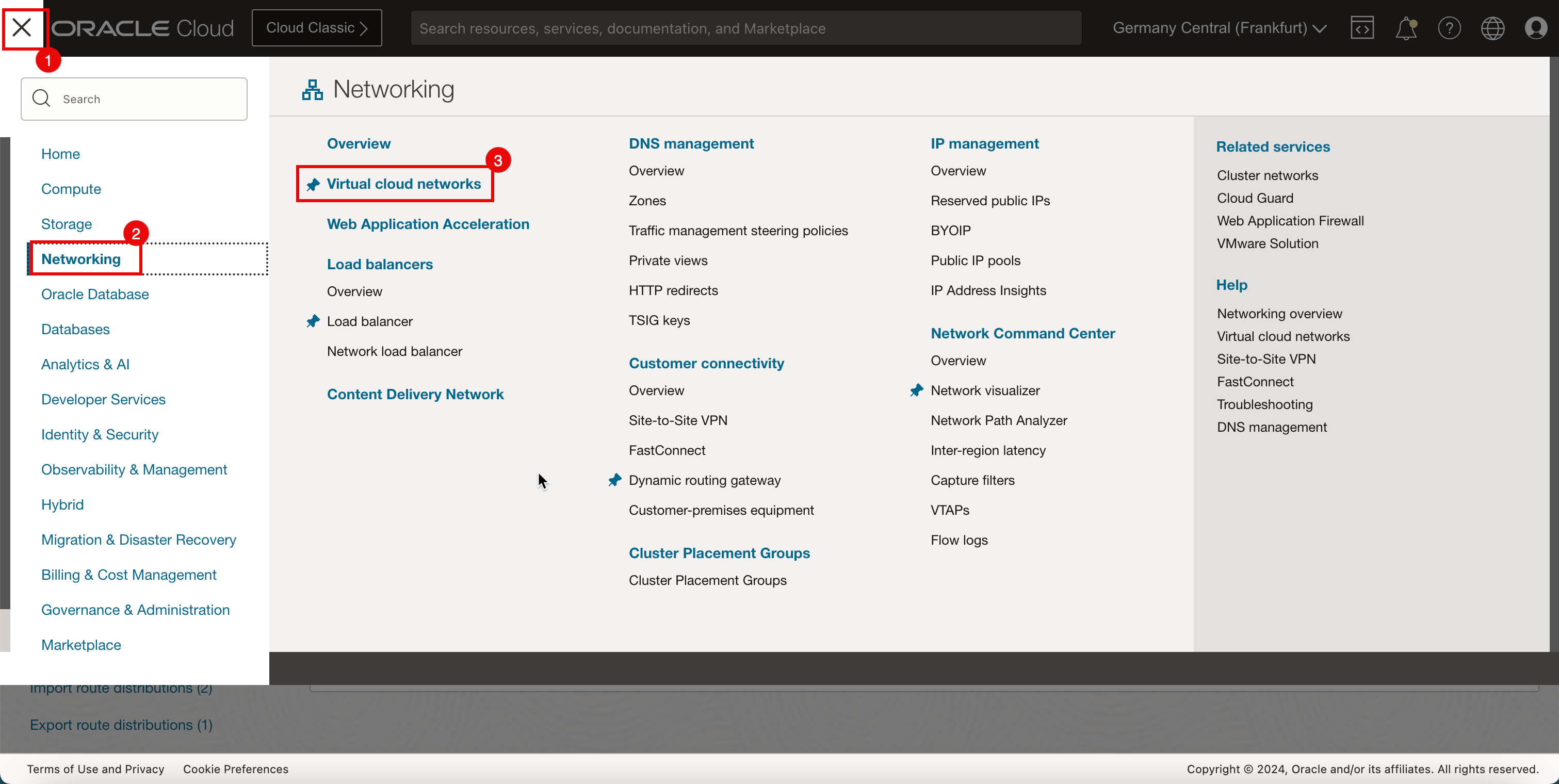

Tâche 7.5 : Attacher les tables de routage

Maintenant que nous avons créé des tables de routage, nous devons les attacher à la passerelle de routage dynamique, aux réseaux en nuage virtuels, aux sous-réseaux et aux passerelles.

Note : C'est là que la gamme est activée. Il s'agit donc d'un processus prudent qui doit être pensé en premier et testé correctement avant de mettre en oeuvre ou d'apporter des modifications dans un environnement de production.

Attachez les tables de routage DRG :

Attachons d'abord les tables de routage DRG.

Attacher des tables de routage DRG aux attachements de VCN satellite

Informations de routage : (DRG_RT_SPOKE_VCN_2) Cet attachement de table de routage DRG et de table de routage s'assurera que tout le trafic provenant des réseaux en nuage virtuels satellite est maintenant acheminé au VCN central.

Tout d'abord, nous allons attacher la table de routage DRG ()DRG_RT_SPOKE_VCN_2) à tous les attachements de VCN satellite.

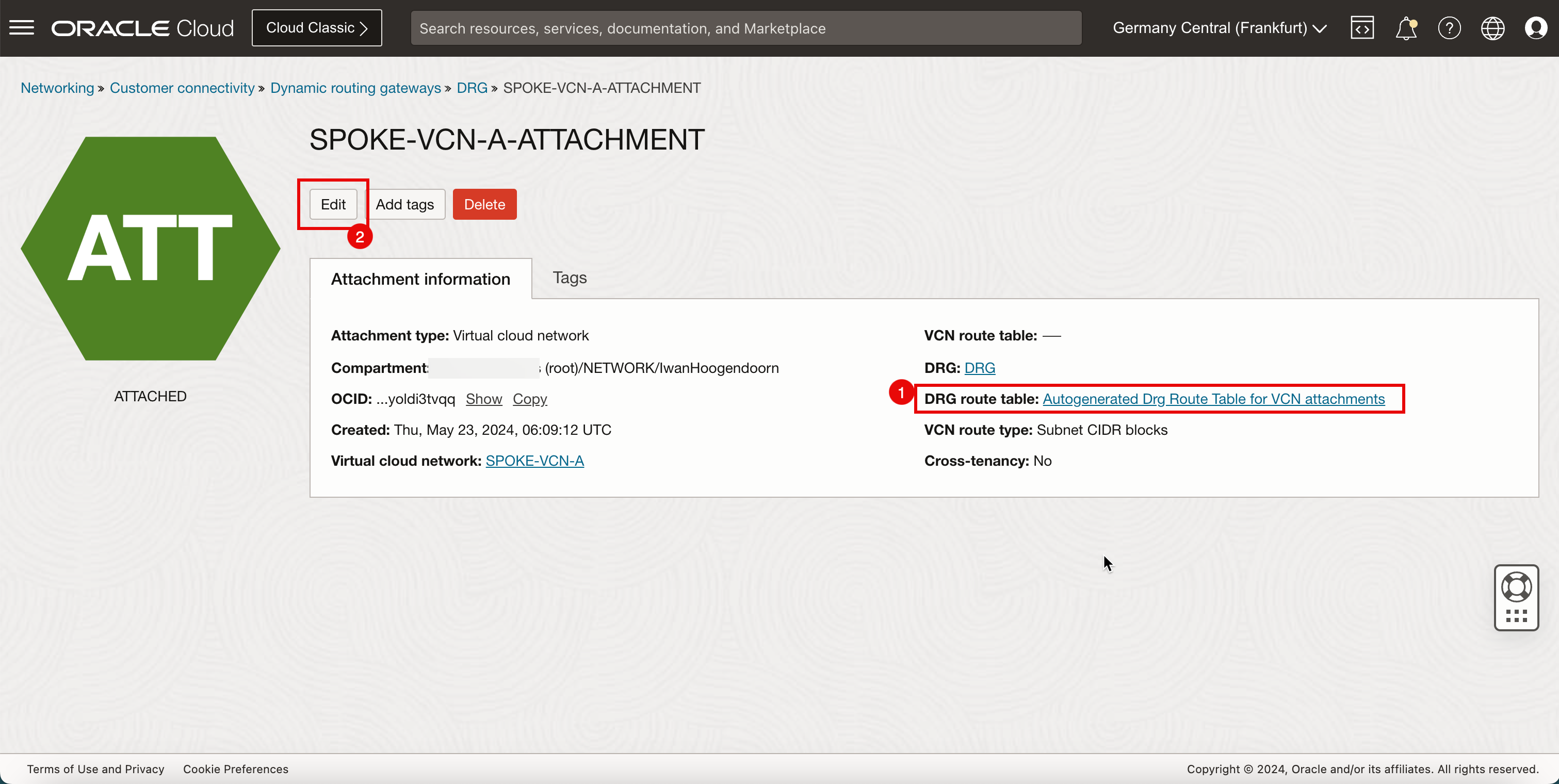

-

Allez à la page DRG. Cliquez sur Réseau, Passerelle de routage dynamique et sélectionnez la passerelle DRG créée précédemment.

- Cliquez sur Attachements de VCN.

- Cliquez sur l'attachement de VCN pour le satellite A.

- Notez que la table DRG générée automatiquement est associée à l'attachement de VCN pour le satellite A. Nous devons changer cela.

- Cliquez sur Modifier.

-

Cliquez sur Afficher les options avancées.

- Sélectionnez la table de routage DRG.

- Sélectionnez la table de routage DRG créée précédemment :

DRG_RT_SPOKE_VCN_2. - Cliquez sur Enregistrer les modifications.

- Notez qu'une nouvelle table de routage DRG est active sur l'attachement du VCN spoke A.

- Cliquez sur Passerelle DRG pour retourner à la page des détails de la passerelle DRG.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

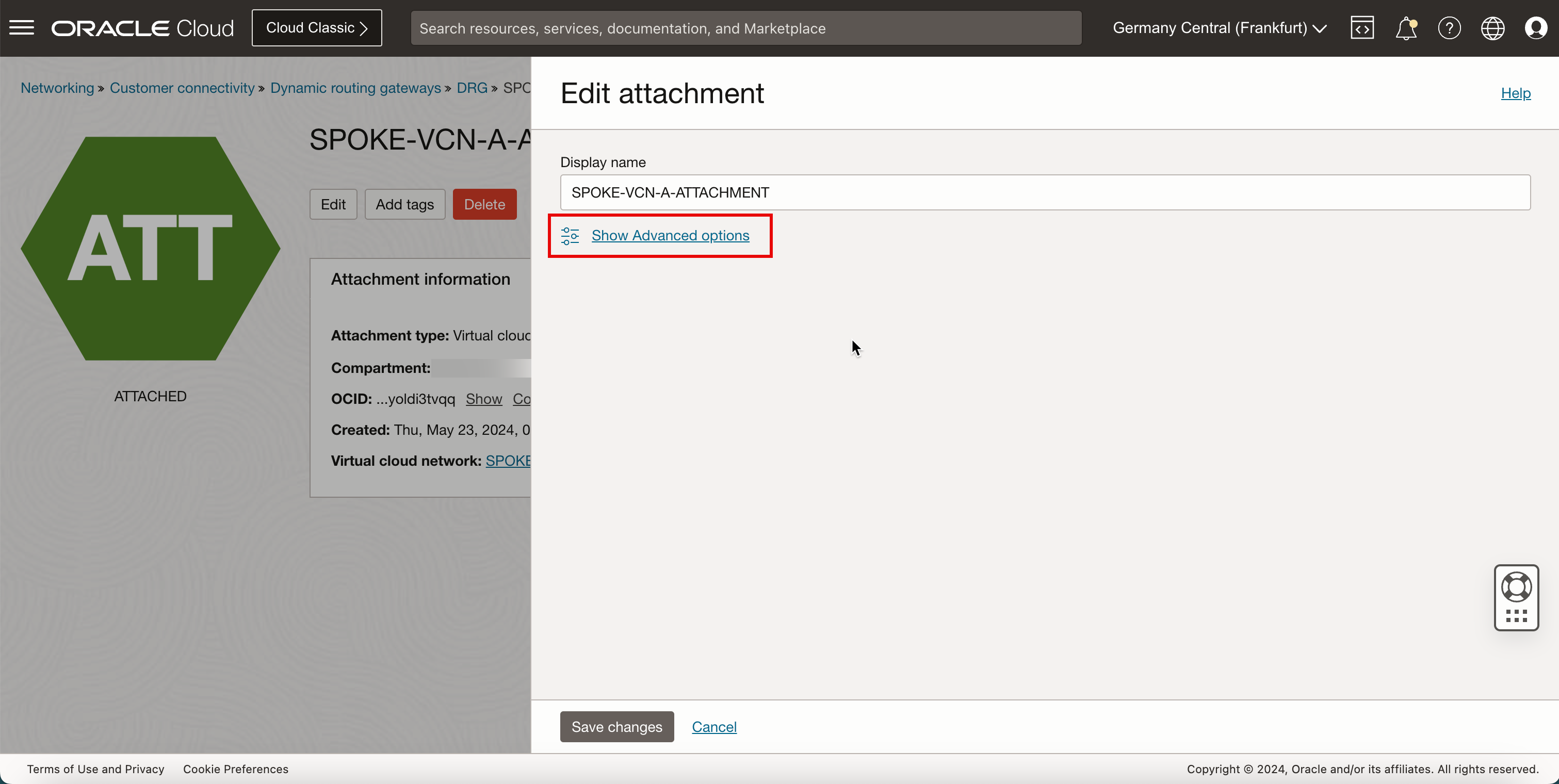

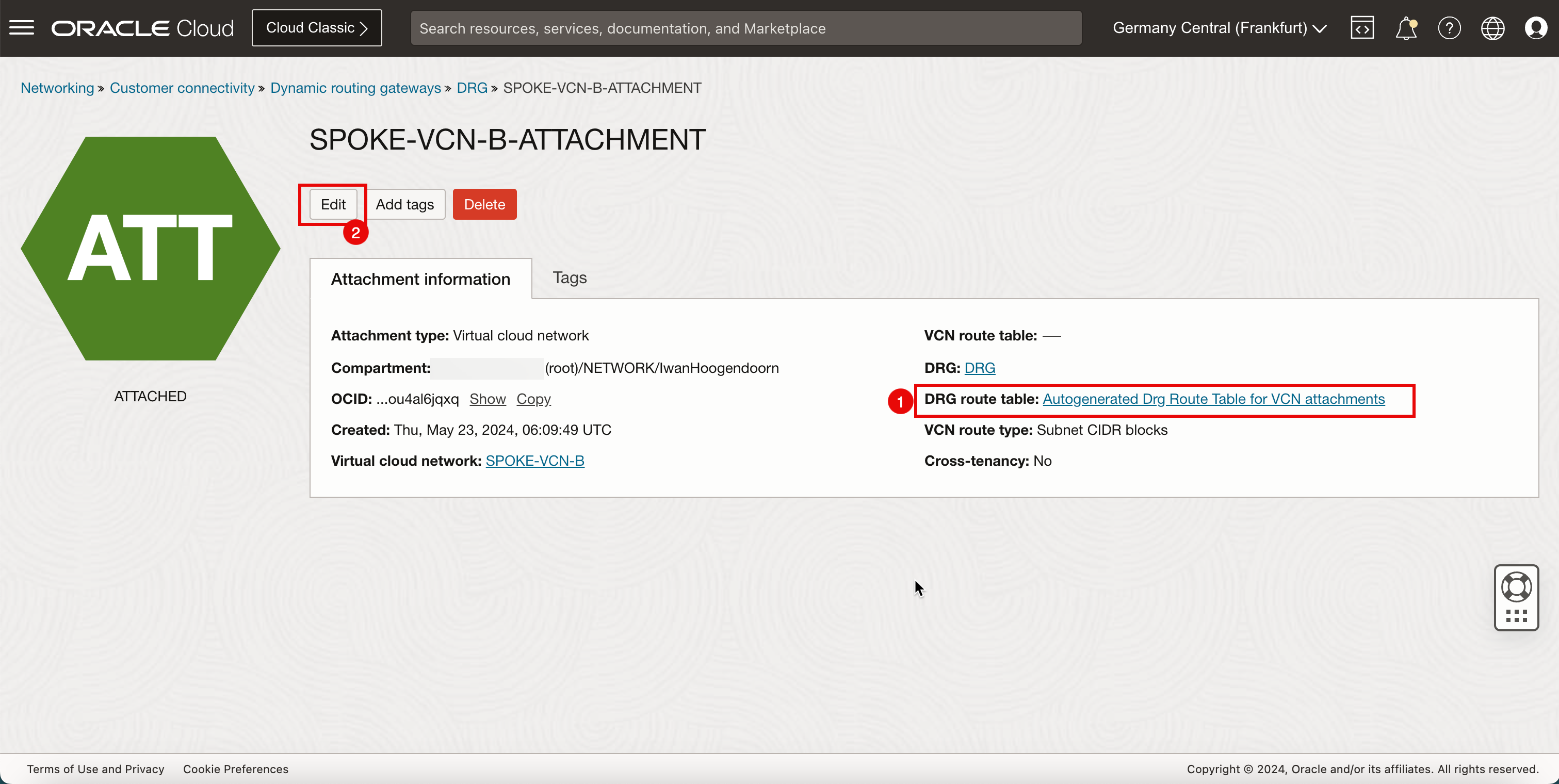

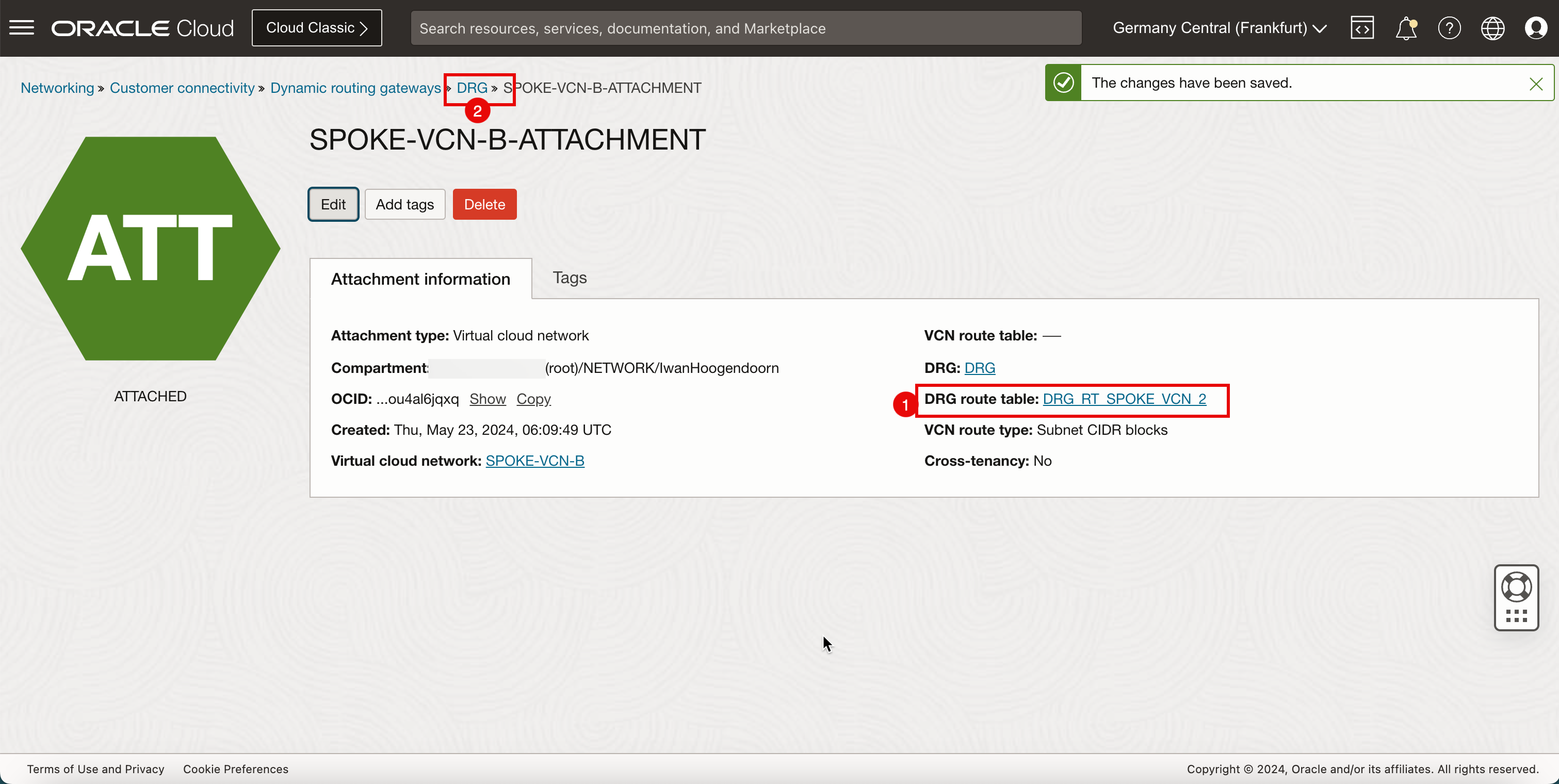

Cliquez sur l'attachement de VCN pour le satellite B.

- Notez que la table DRG générée automatiquement est associée à l'attachement de VCN pour satellite B. Nous devons changer cela.

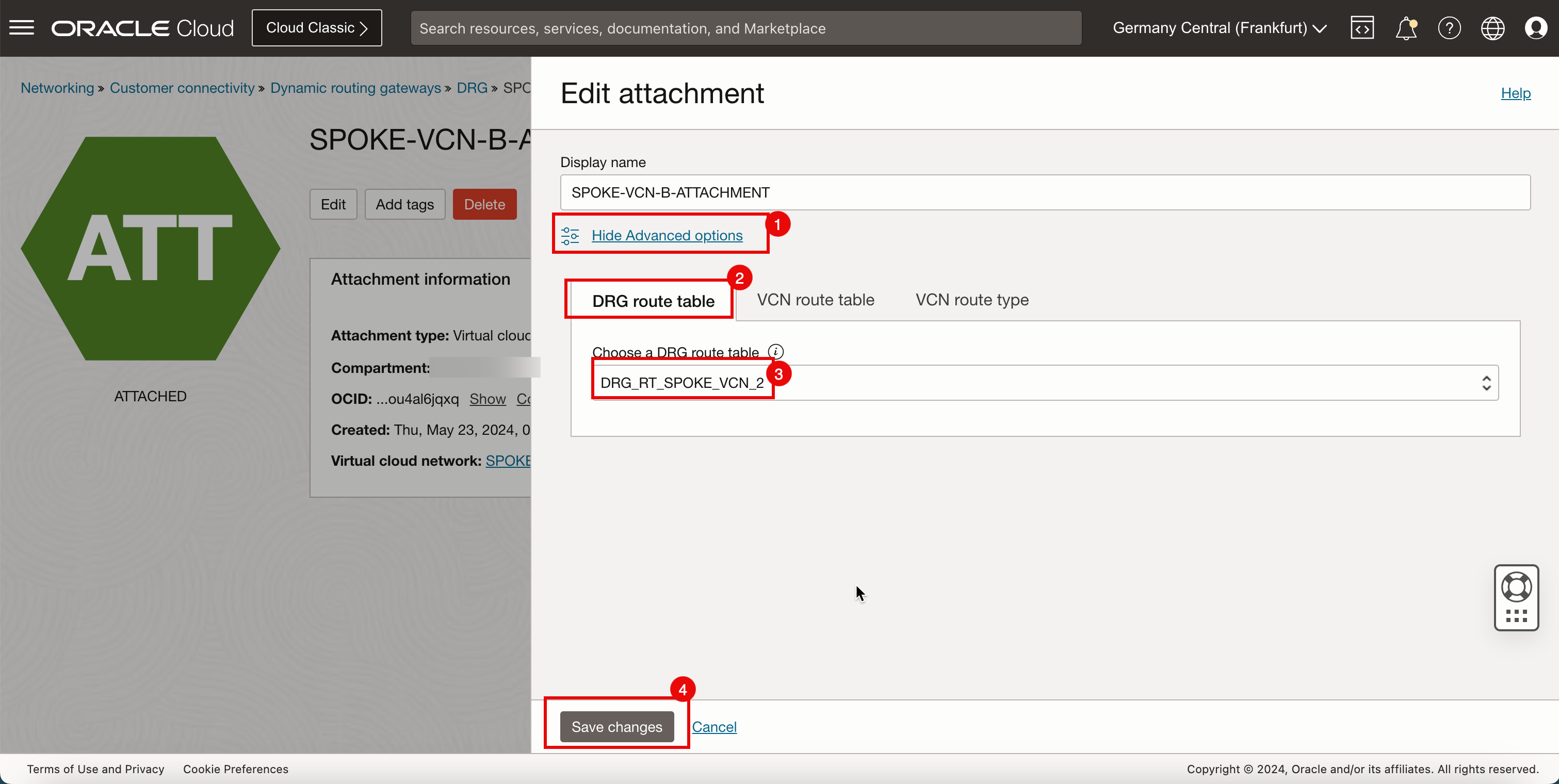

- Cliquez sur Modifier.

- Cliquez sur Afficher les options avancées.

- Sélectionnez l'onglet Table de routage DRG.

- Sélectionnez la table de routage DRG créée précédemment (

DRG_RT_SPOKE_VCN_2). - Cliquez sur Enregistrer les modifications.

- Notez qu'une nouvelle table de routage DRG est active sur l'attachement du VCN B satellite.

- Cliquez sur Passerelle DRG pour retourner à la page des détails de la passerelle DRG.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

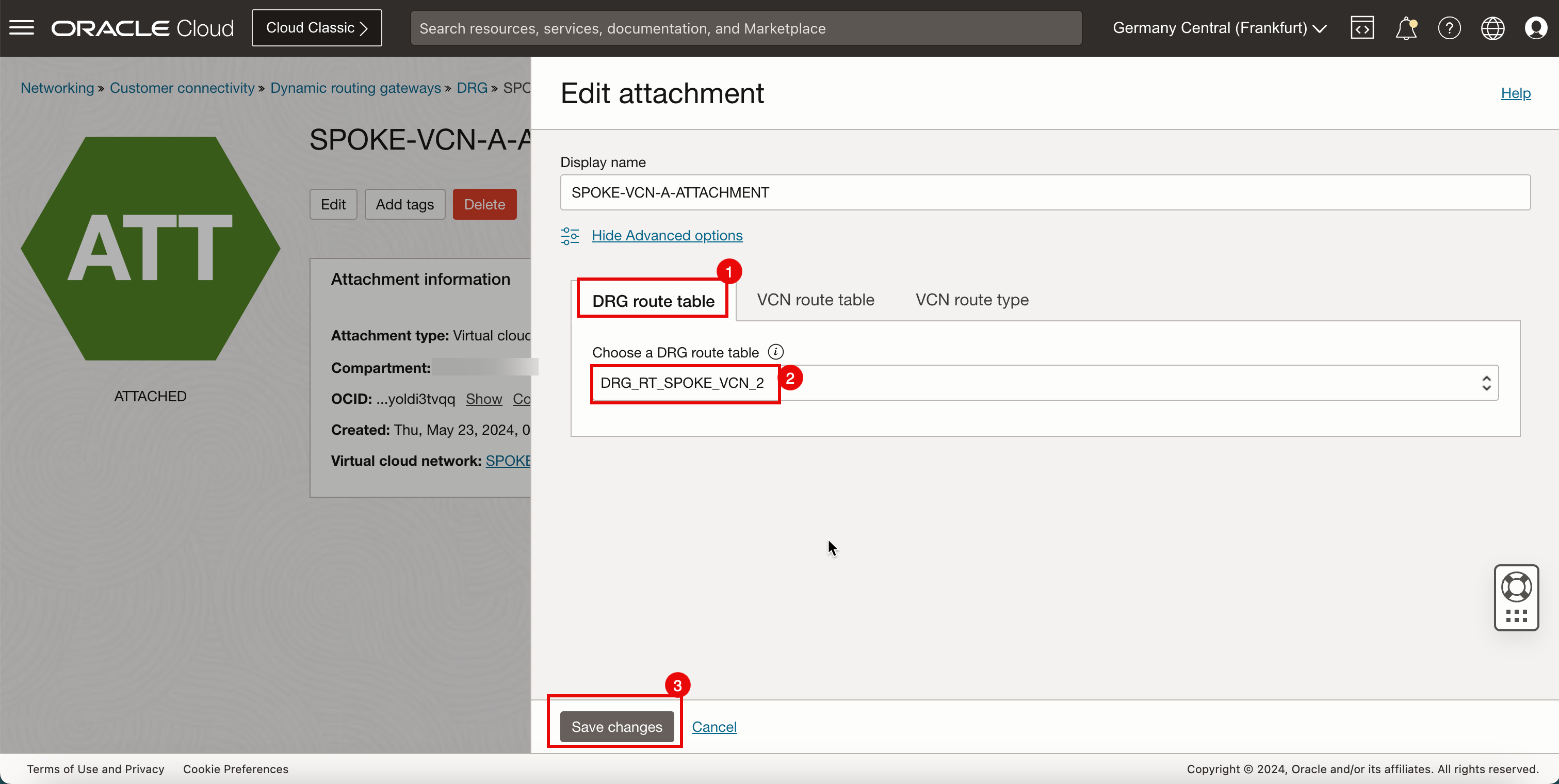

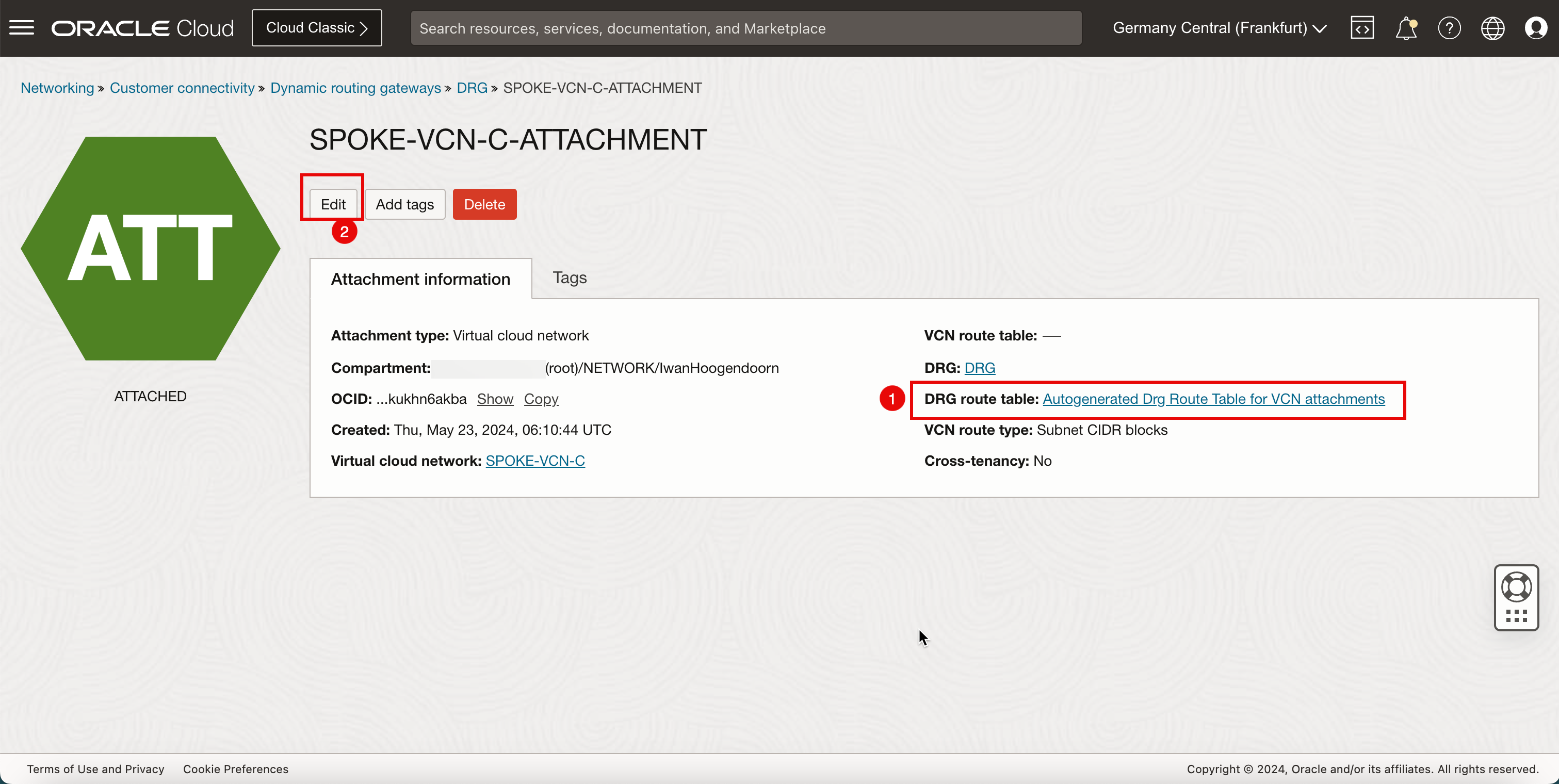

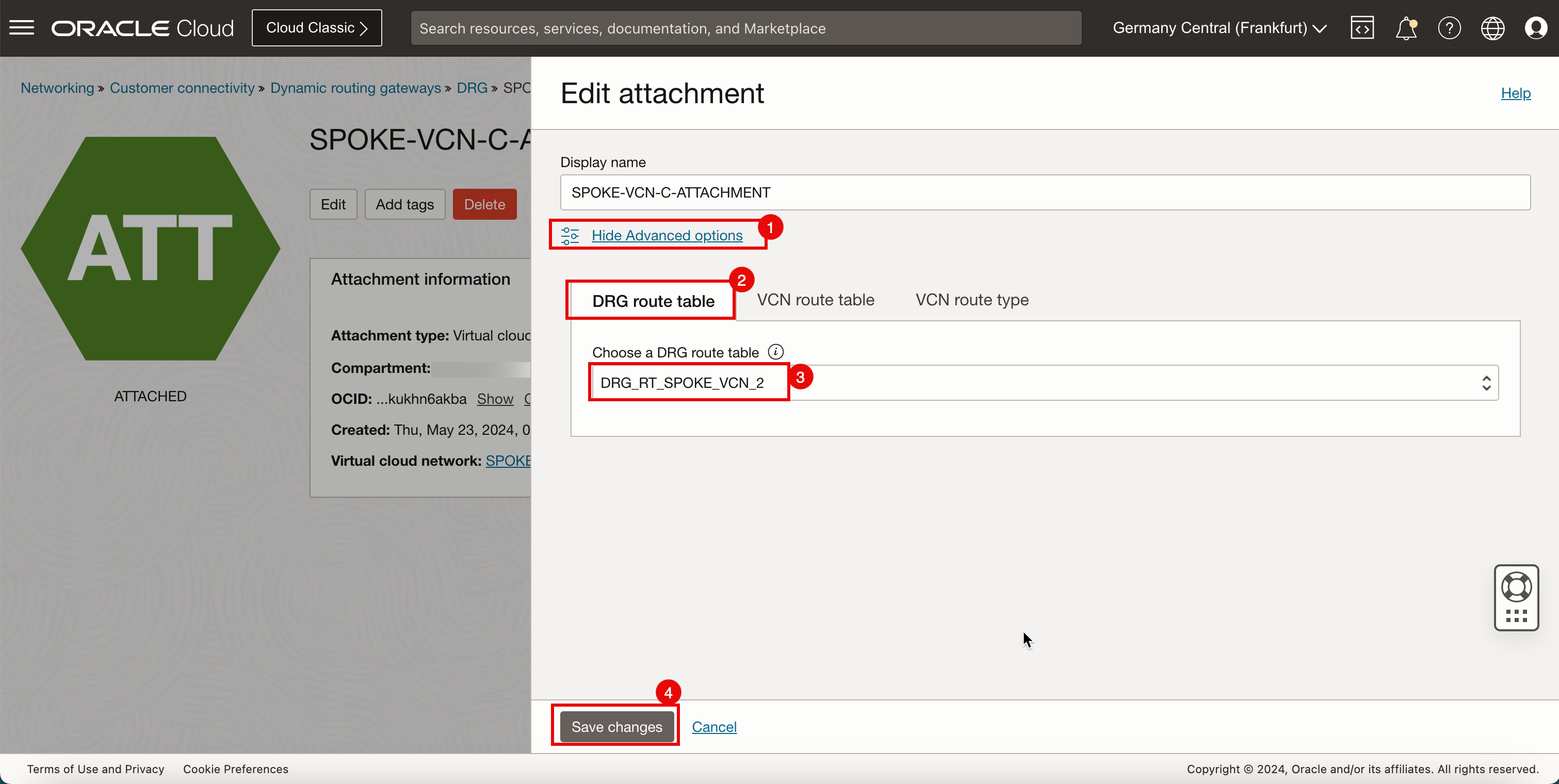

Cliquez sur l'attachement de VCN pour le satellite C.

- Notez que la table DRG générée automatiquement est associée à l'attachement de VCN pour satellite C. Nous devons changer cela.

- Cliquez sur Modifier.

- Cliquez sur Afficher les options avancées.

- Sélectionnez l'onglet Table de routage DRG.

- Sélectionnez la table de routage DRG créée précédemment (

DRG_RT_SPOKE_VCN_2). - Cliquez sur Enregistrer les modifications.

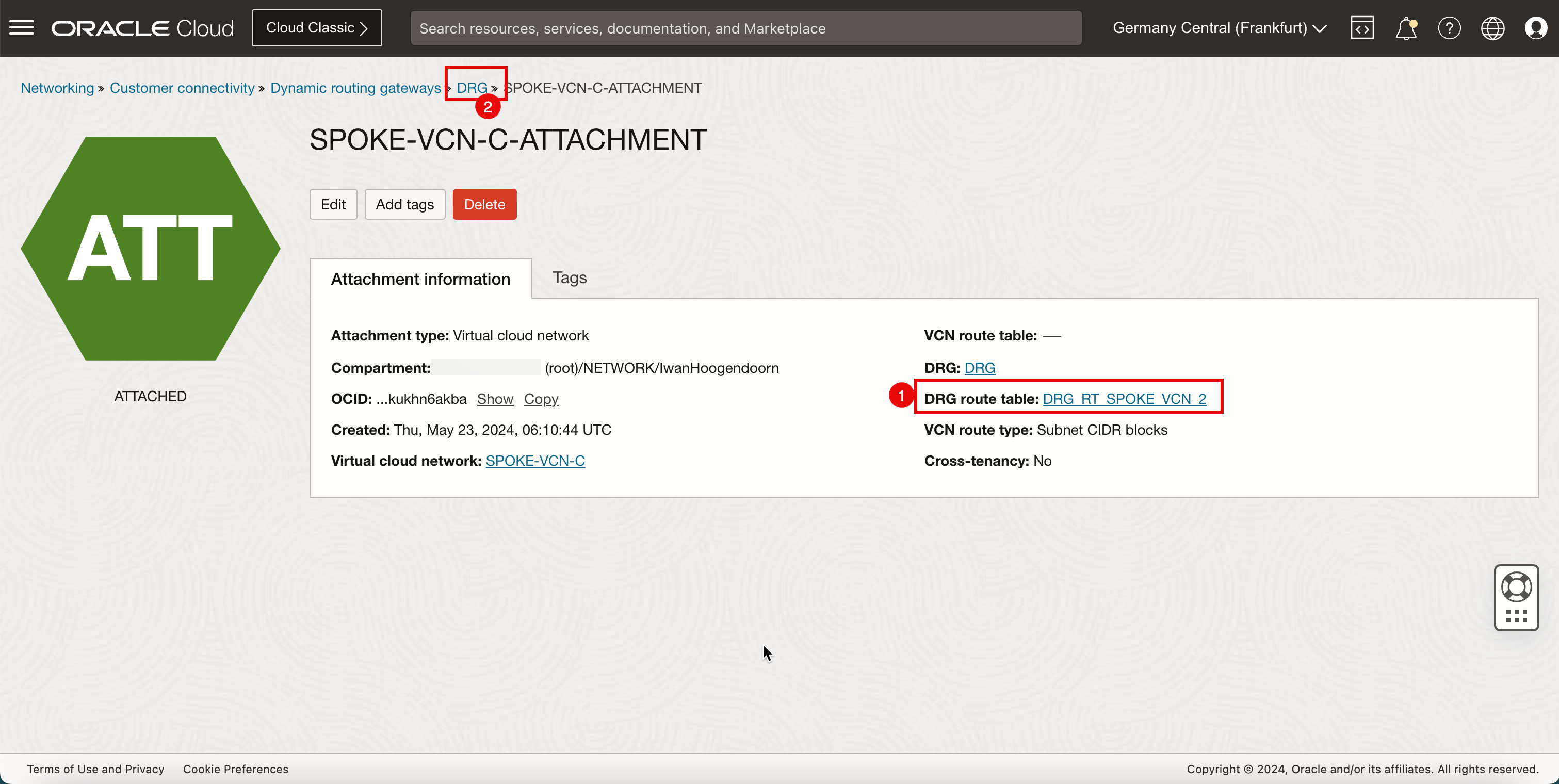

- Notez qu'une nouvelle table de routage DRG est active sur l'attachement C du VCN satellite.

- Cliquez sur Passerelle DRG pour retourner à la page des détails de la passerelle DRG.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

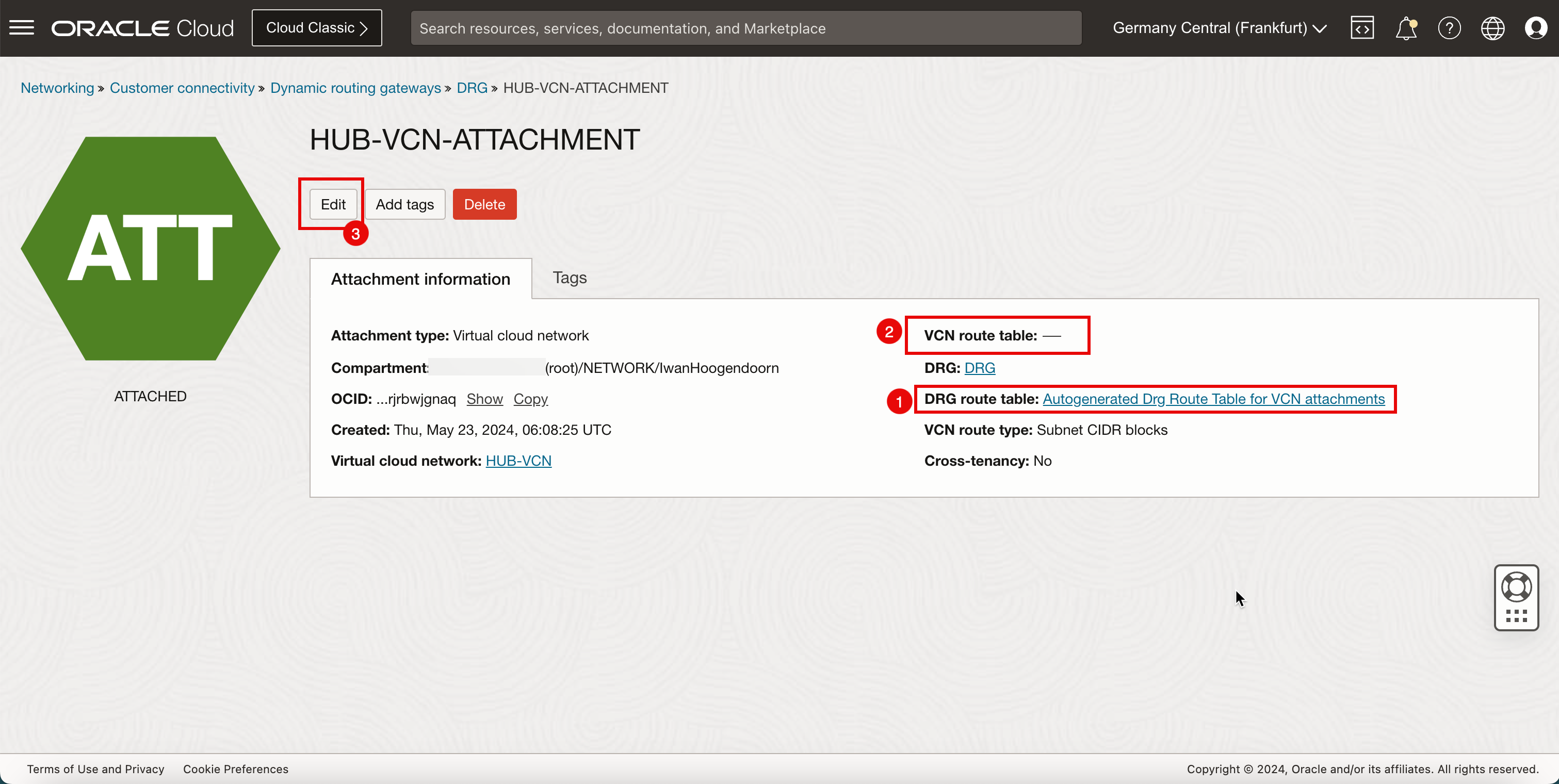

Attacher des tables de routage DRG à l'attachement du VCN central

Nous attacherons la table de routage DRG ()DRG_RT_HUB_VCN_3) à l'attachement de VCN central. Nous allons également attacher la table de routage du VCN (VCN_HUB_RT_DRG_TRANSIT) à l'attachement du VCN hub.

Informations de routage : (DRG_RT_HUB_VCN_3) Cette table de routage DRG et cet attachement de table de routage DRG s'assureront que tous les réseaux des rayons sont connus sur la passerelle DRG et appris sur la passerelle DRG afin que la passerelle DRG sache quels réseaux sont disponibles sur les rayons et qu'elle sache où acheminer les réseaux satellites.

Informations de routage : (VCN_HUB_RT_DRG_TRANSIT) Cet attachement de table de routage et de table de routage de VCN s'assurera que tout le trafic est acheminé au pare-feu dans le concentrateur.

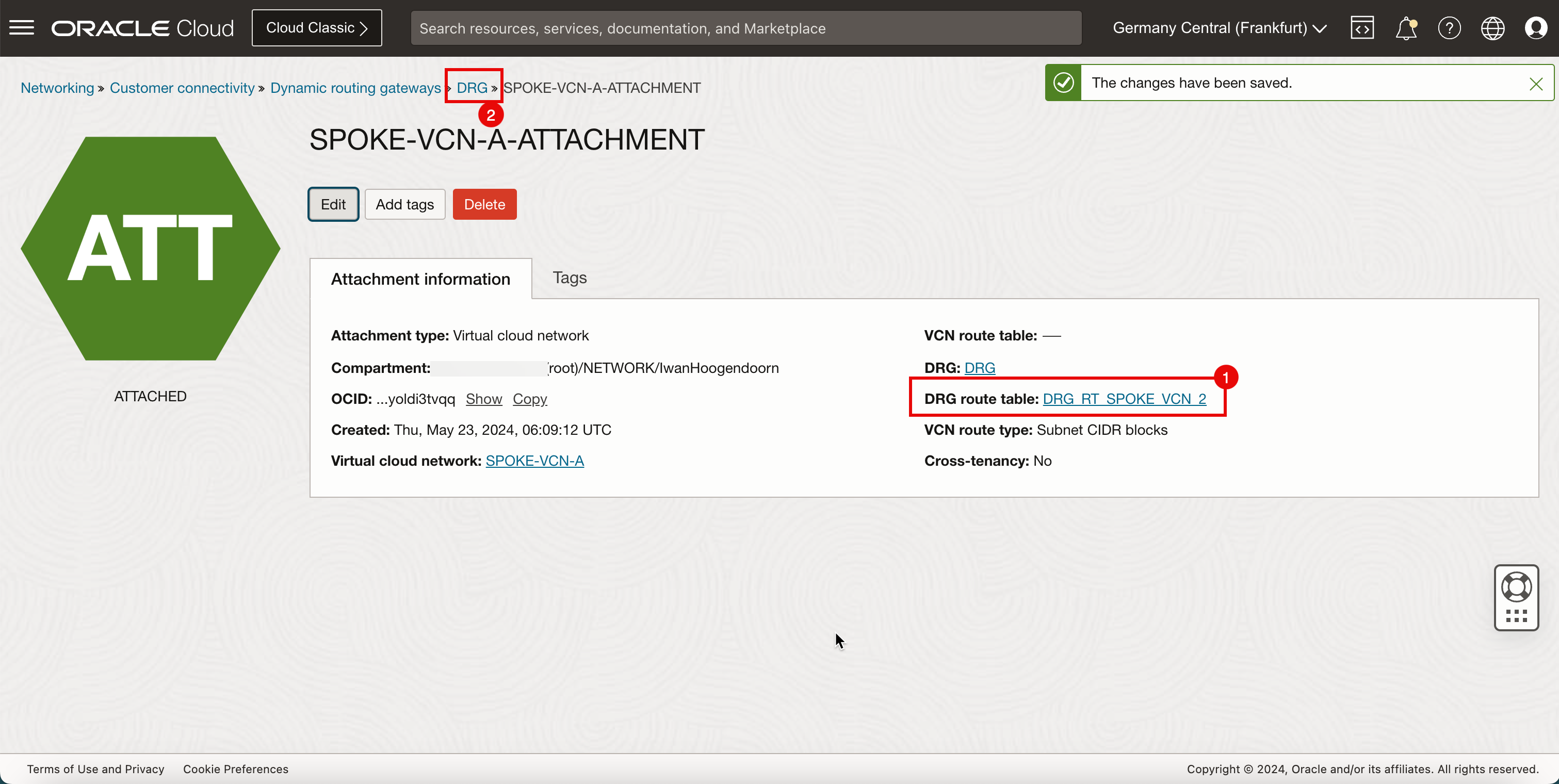

-

Allez à la page DRG. Cliquez sur Réseau, Passerelle de routage dynamique et sélectionnez la passerelle DRG créée précédemment.

- Cliquez sur Attachements de VCN.

- Cliquez sur l'attachement de VCN pour le concentrateur.

- Notez que la table DRG générée automatiquement est associée à l'attachement de VCN pour le concentrateur. Nous devons changer cela.

- Notez que l'attachement de VCN pour le concentrateur n'est associé à aucune table de VCN. Nous devons ajouter ceci.

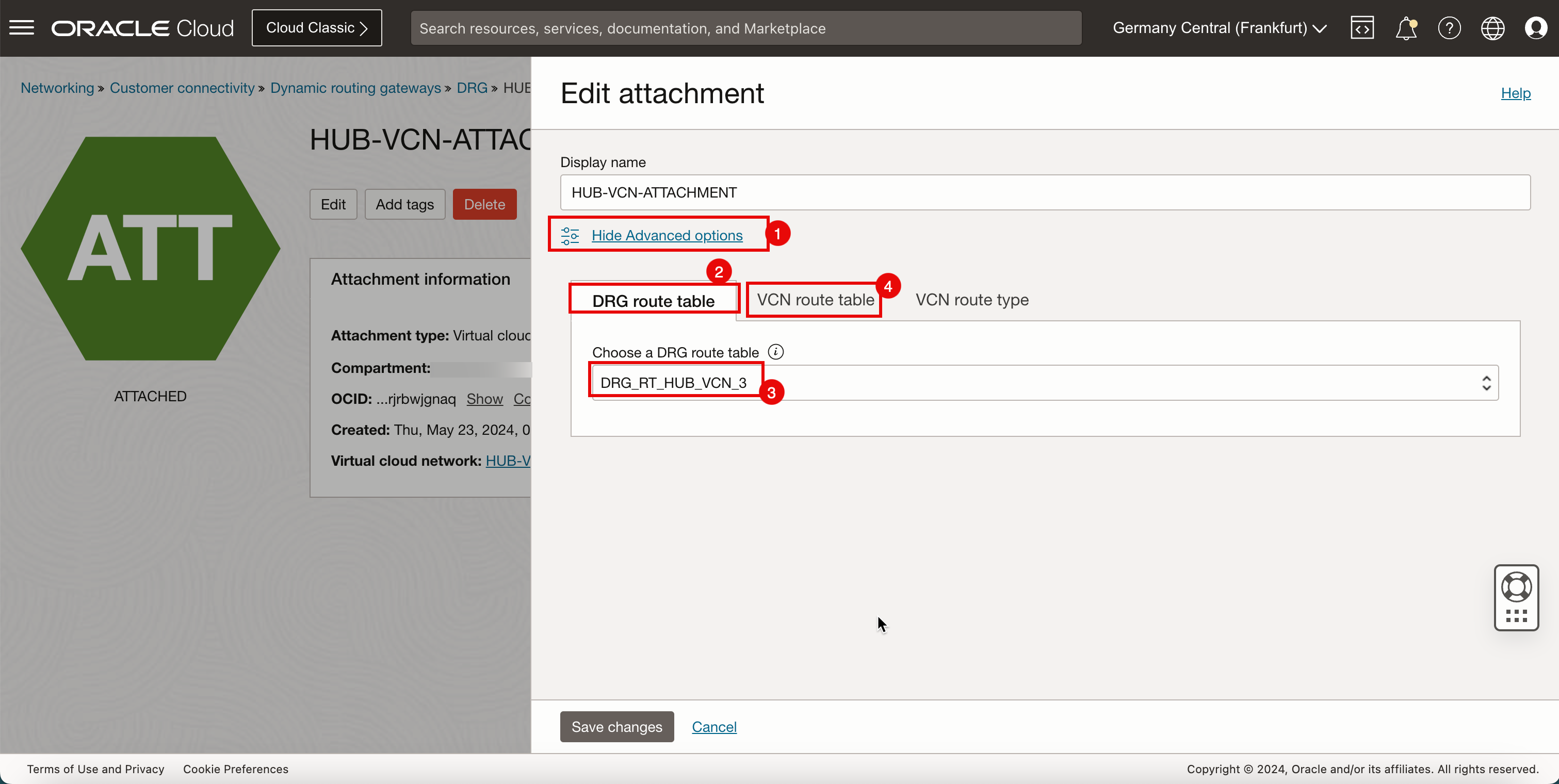

- Cliquez sur Modifier.

- Cliquez sur Afficher les options avancées.

- Sélectionnez l'onglet Table de routage DRG.

- Sélectionnez la table de routage DRG créée précédemment (

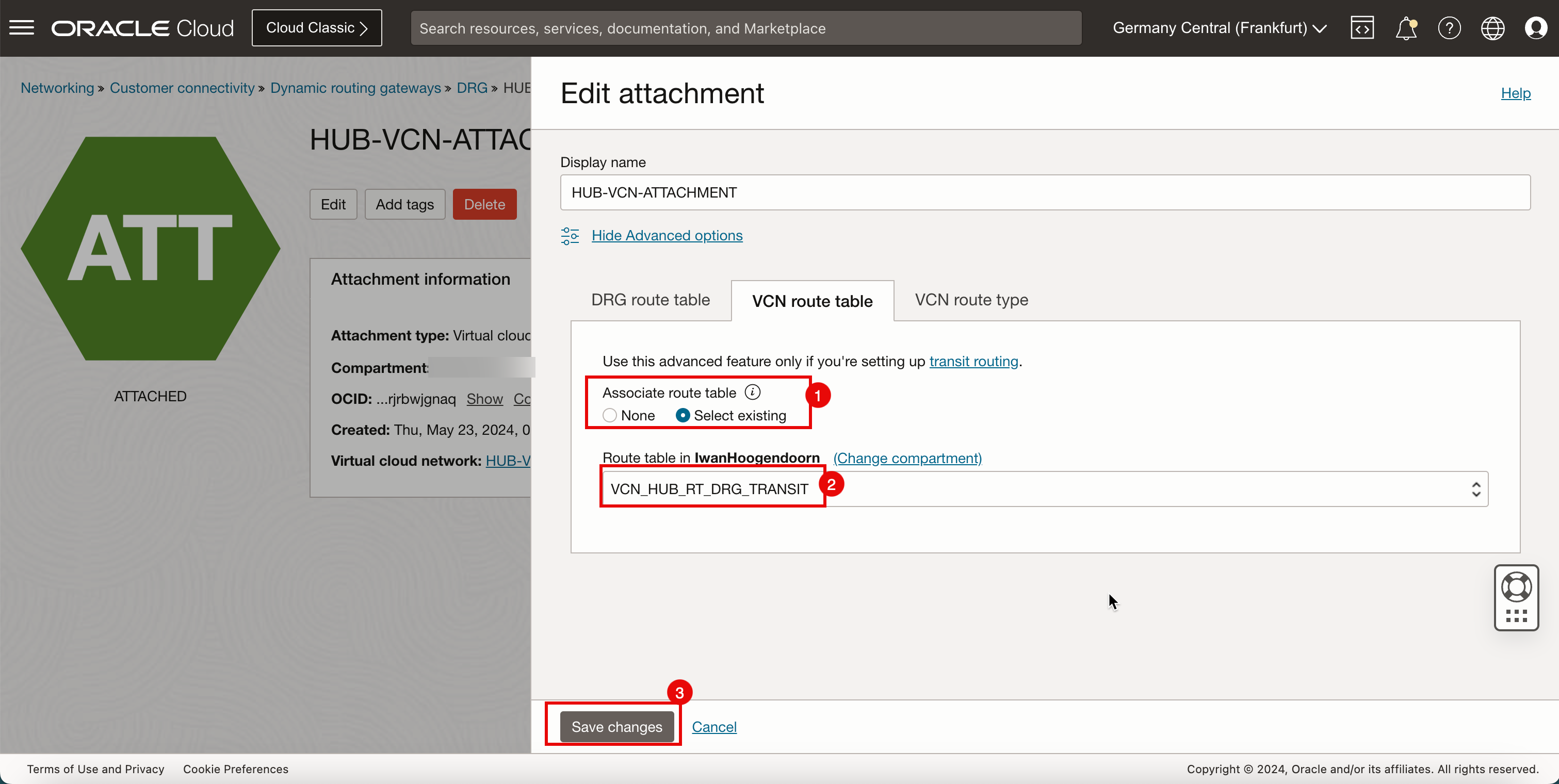

DRG_RT_HUB_VCN_3). - Cliquez sur l'onglet Table de routage de réseau en nuage virtuel (VCN).

- Sélectionnez Sélectionner un réseau existant pour sélectionner une table de routage de VCN existante.

- Sélectionnez la table de routage de VCN créée précédemment (

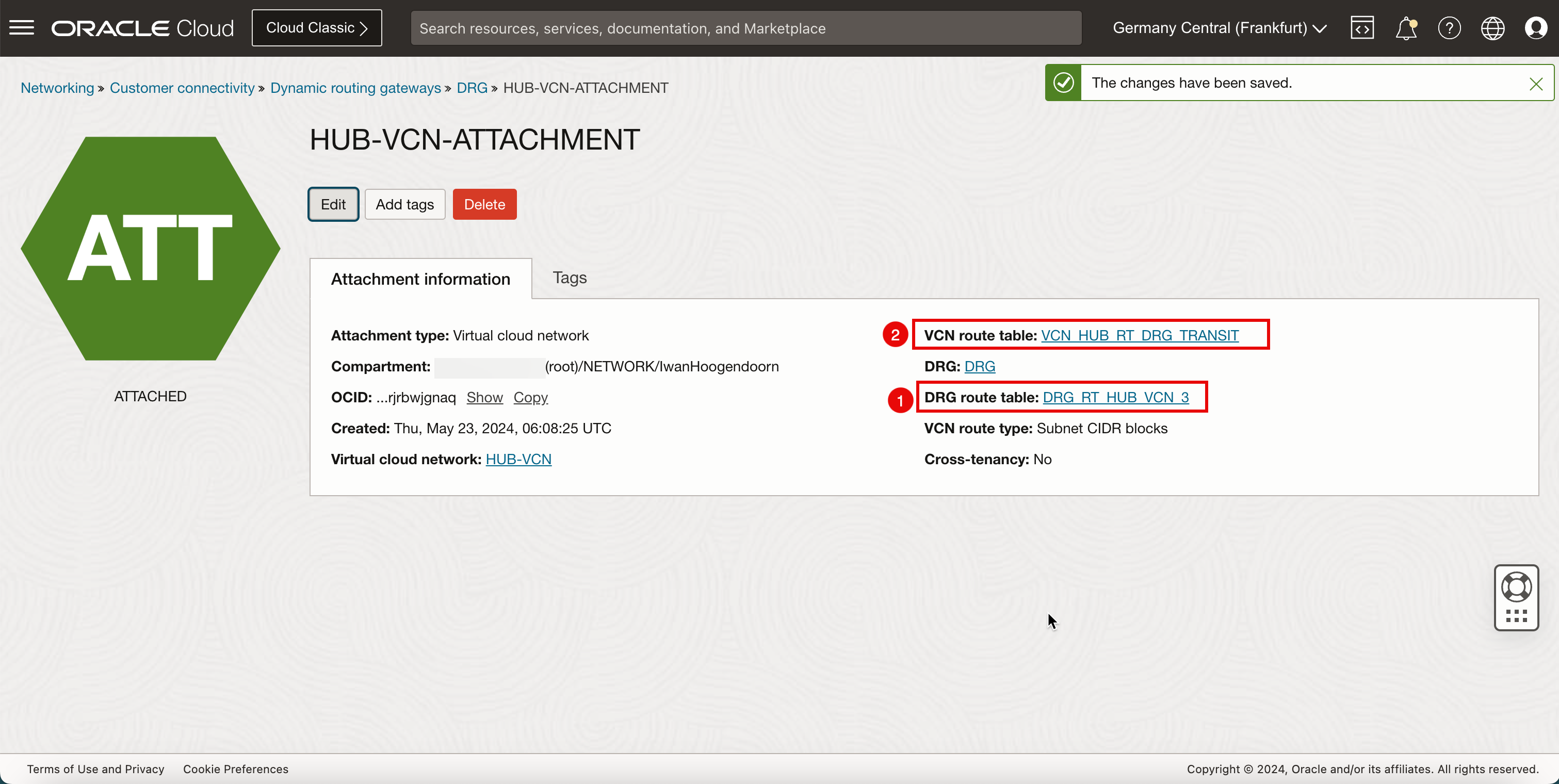

VCN_HUB_RT_DRG_TRANSIT). - Cliquez sur Enregistrer les modifications.

- Notez qu'une nouvelle table de routage DRG est active sur l'attachement du VCN central.

- Notez qu'une nouvelle table de routage de VCN est active sur l'attachement du VCN central.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

Attachez les tables de routage de réseau VCN :

Maintenant, nous allons attacher les tables de routage de VCN même si nous avons déjà commencé à le faire pour l'une des tables de routage de VCN de la tâche précédente.

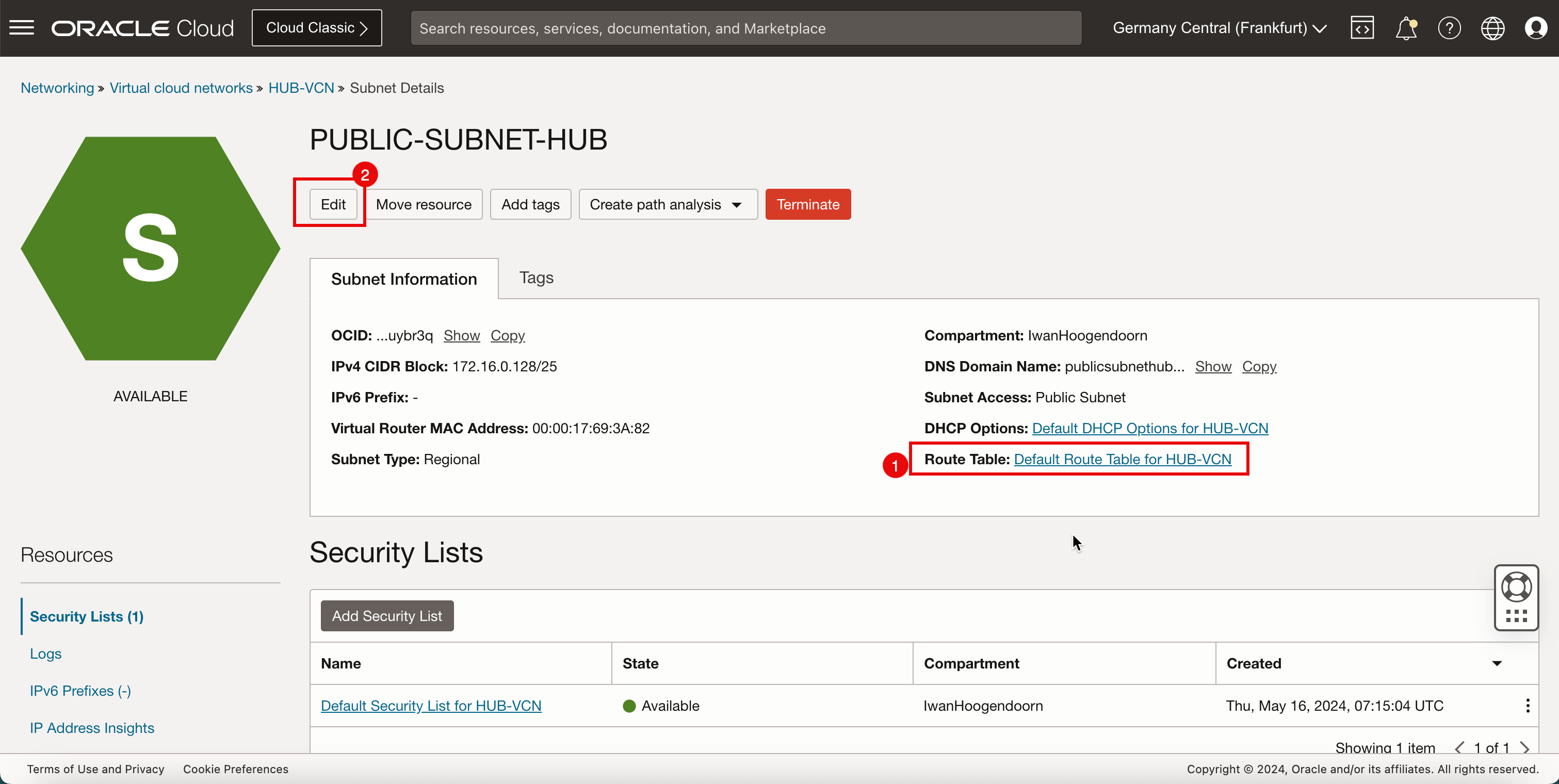

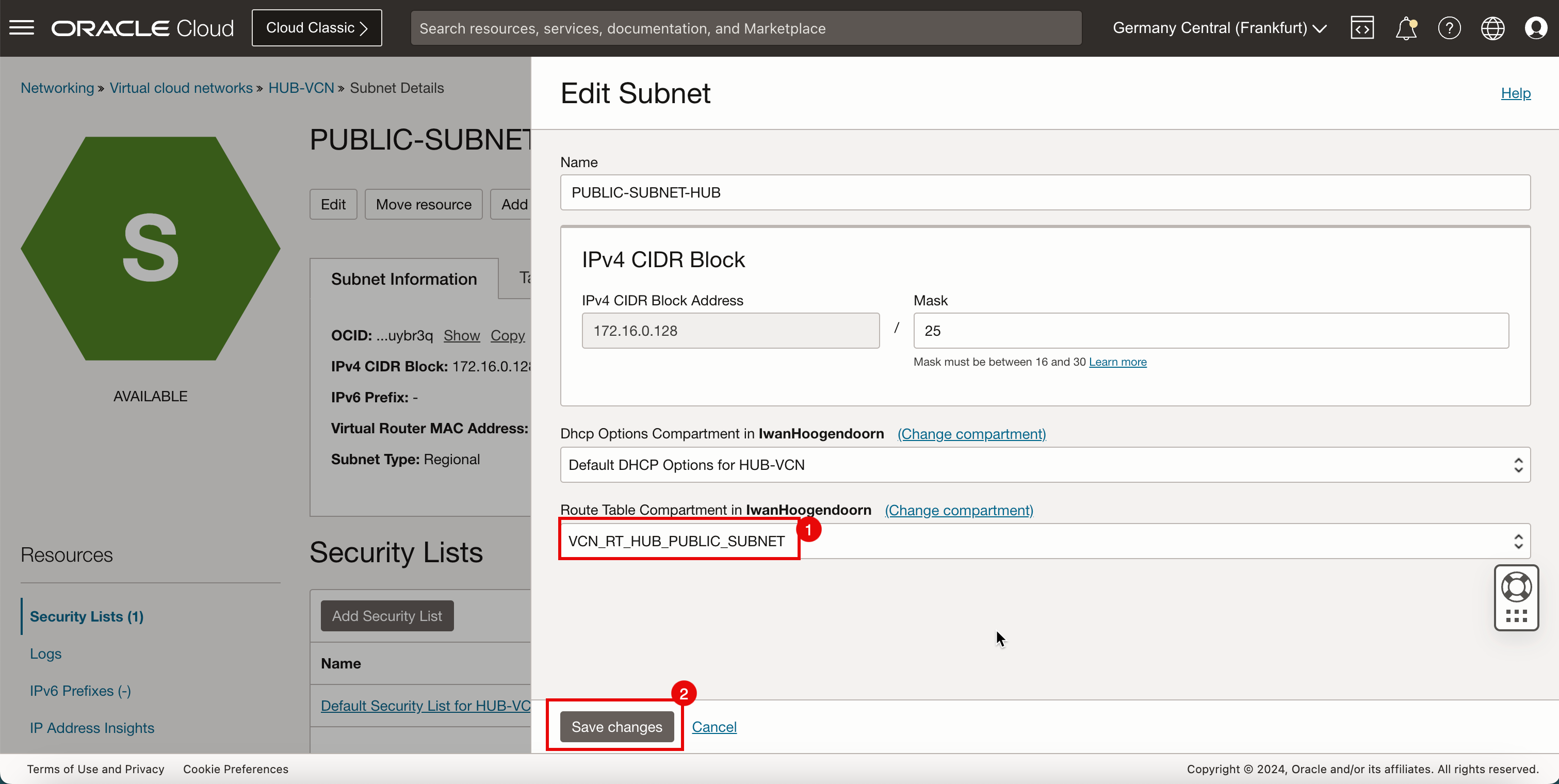

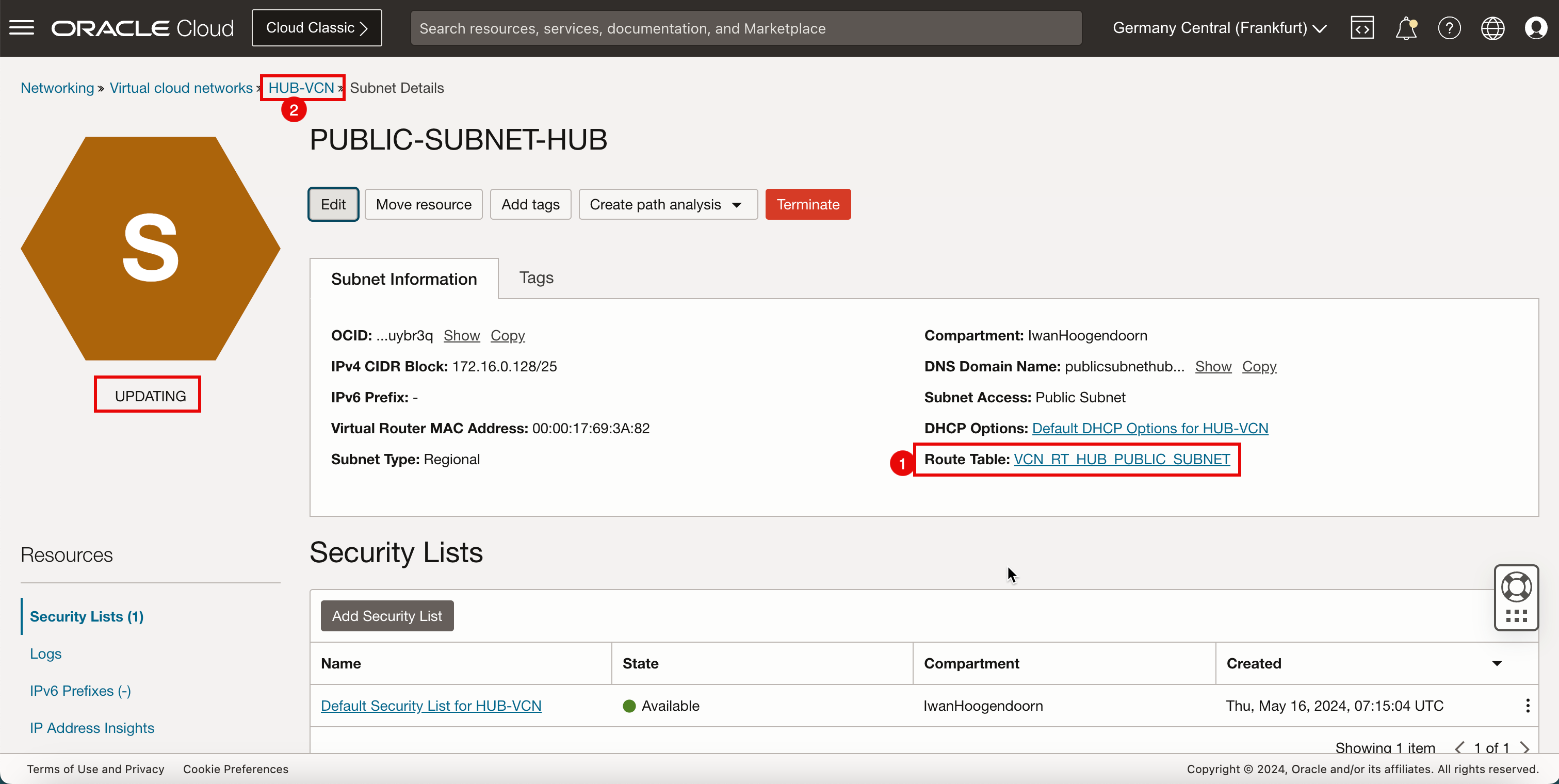

Attacher des tables de routage de VCN au sous-réseau public du VCN central

Attachez la table de routage du VCN (VCN_RT_HUB_PUBLIC_SUBNET) au sous-réseau public du VCN hub.

Informations de routage : (VCN_RT_HUB_PUBLIC_SUBNET) Cette table de routage de VCN achemine le trafic destiné aux rayons vers le pare-feu. Le trafic destiné à Internet (tout le trafic autre que les réseaux satellites) vers la passerelle Internet sera également acheminé par cette table de routage.

-

Allez à la console OCI.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseau.

- Cliquez sur Réseaux en nuage virtuels.

-

Cliquez sur le VCN central.

- Cliquez sur sous-réseaux.

- Cliquez sur Sous-réseau du concentrateur public.

- Notez que la table VCN par défaut est associée au sous-réseau du concentrateur public. Nous devons changer cela.

- Cliquez sur Modifier.

- Sélectionnez la table de routage de VCN créée précédemment (

VCN_RT_HUB_PUBLIC_SUBNET). - Cliquez sur Enregistrer les modifications.

- Notez qu'une nouvelle table de routage de VCN est active sur le sous-réseau public du concentrateur.

- Cliquez sur VCN central pour retourner à la page de détails du VCN central.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

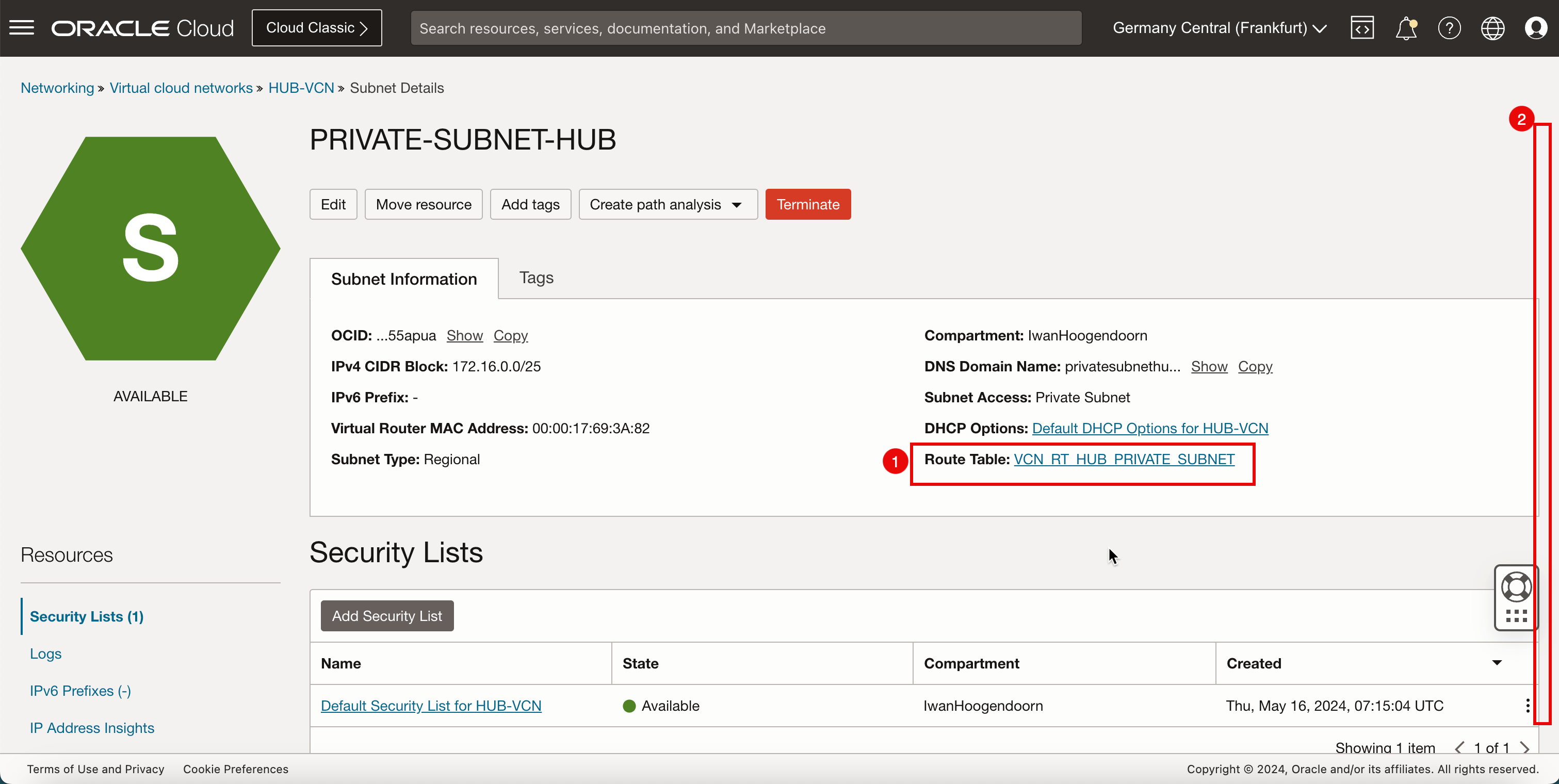

Attacher des tables de routage de VCN au sous-réseau privé du VCN central

Ensuite, nous allons attacher la table de routage du VCN (VCN_RT_HUB_PRIVATE_SUBNET) au sous-réseau privé du VCN central.

Informations de routage : (VCN_RT_HUB_PRIVATE_SUBNET) Cette table de routage de VCN achemine le trafic destiné aux rayons vers le pare-feu. Le trafic destiné à Internet (tout le trafic autre que les réseaux satellites) vers la passerelle NAT sera également acheminé par cette table de routage.

-

Allez au VCN central.

- Cliquez sur Sous-réseau du concentrateur privé.

- Notez que la table de routage du VCN est déjà associée au sous-réseau du concentrateur privé. Si la table VCN par défaut est toujours associée, modifiez-la. Pour la modifier, cliquez sur Modifier et remplacez cette valeur par

VCN_RT_HUB_PRIVATE_SUBNET. - Faire défiler vers le bas.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

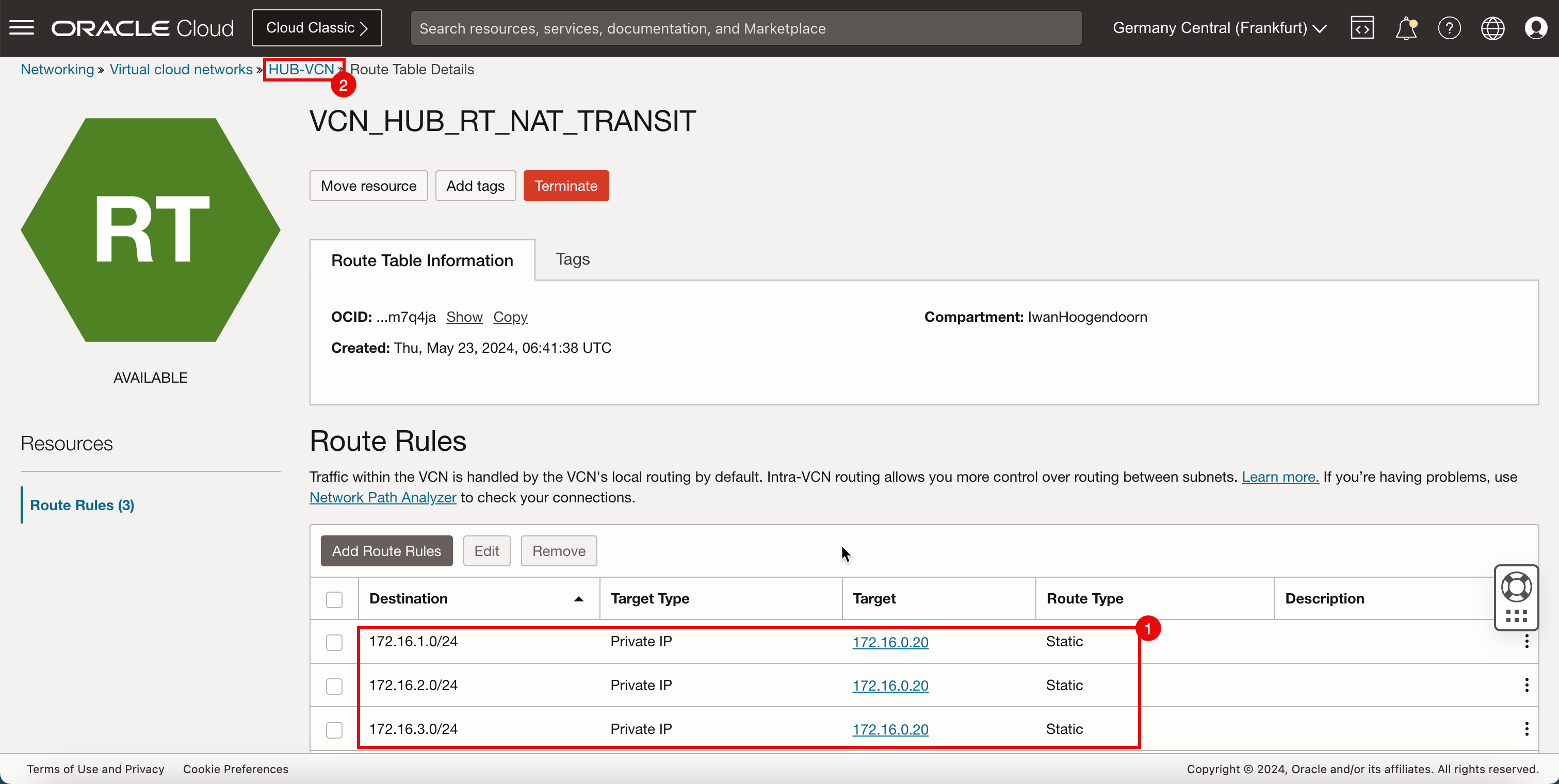

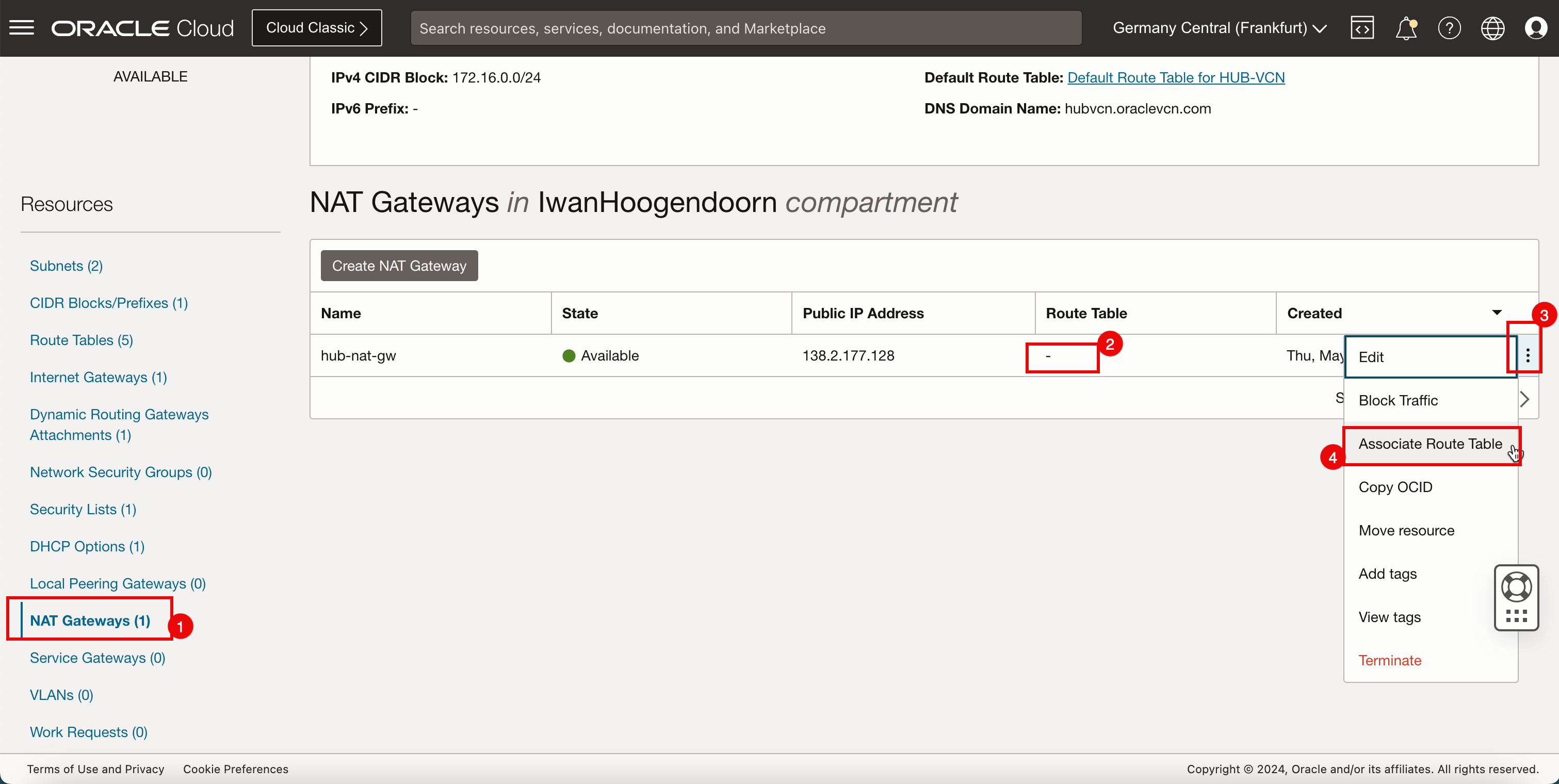

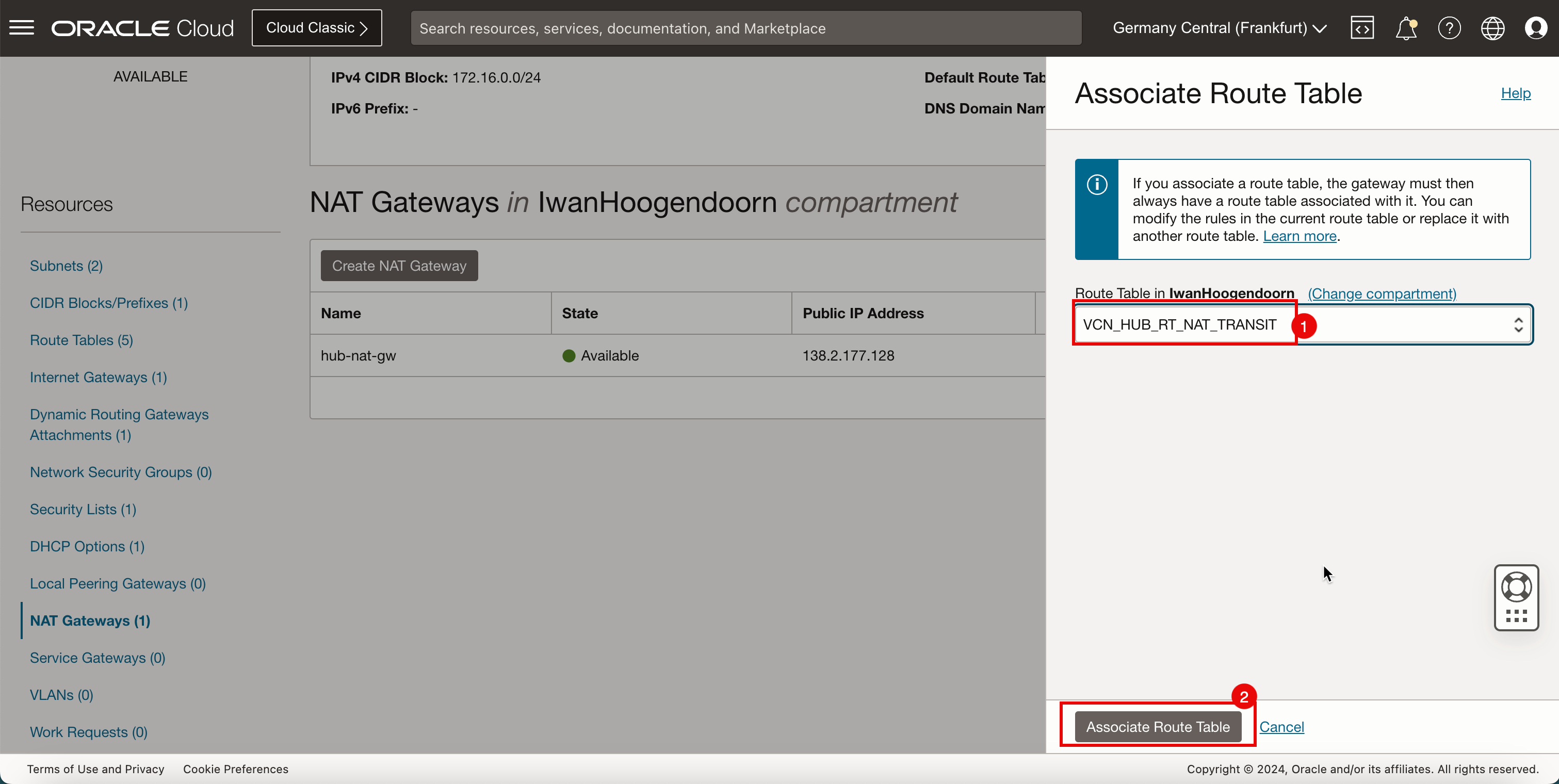

Attacher des tables de routage de VCN à la passerelle NAT du VCN central

Attachez la table de routage du VCN (VCN_HUB_RT_NAT_TRANSIT) à la passerelle NAT dans le VCN hub.

Informations de routage : (VCN_HUB_RT_NAT_TRANSIT) Cette table de routage de VCN achemine le trafic destiné aux rayons vers le pare-feu.

-

Allez à la console OCI.

- Cliquez sur Passerelles NAT.

- Notez que la passerelle NAT n'est associée à aucune table de routage.

- Cliquez sur les trois points.

- Cliquez sur Associer une table de routage.

- Sélectionnez la table de routage de VCN créée précédemment (

VCN_HUB_RT_NAT_TRANSIT). - Cliquez sur Associer une table de routage.

-

Notez qu'une nouvelle table de routage de VCN est active sur la passerelle NAT hub.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

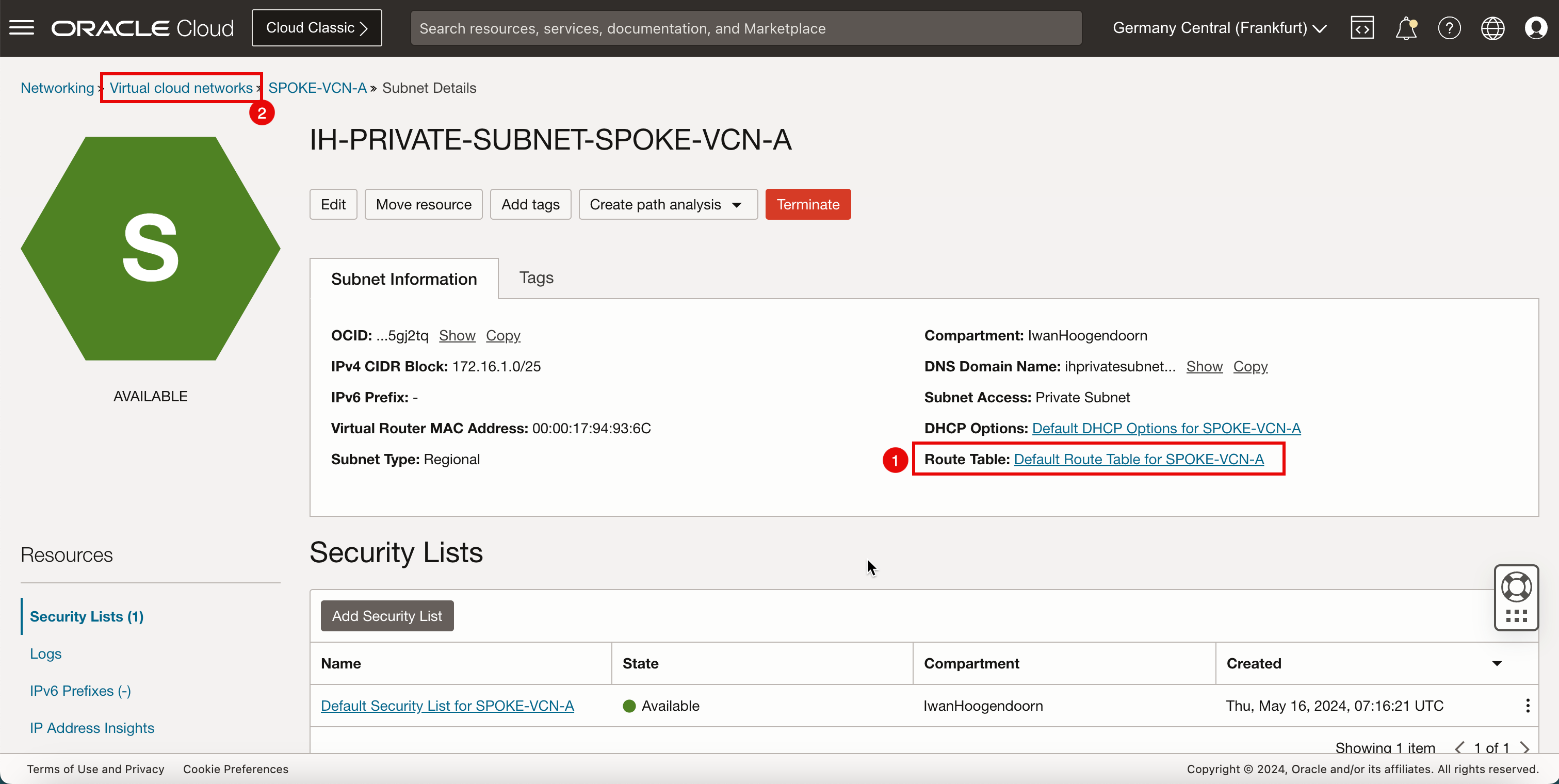

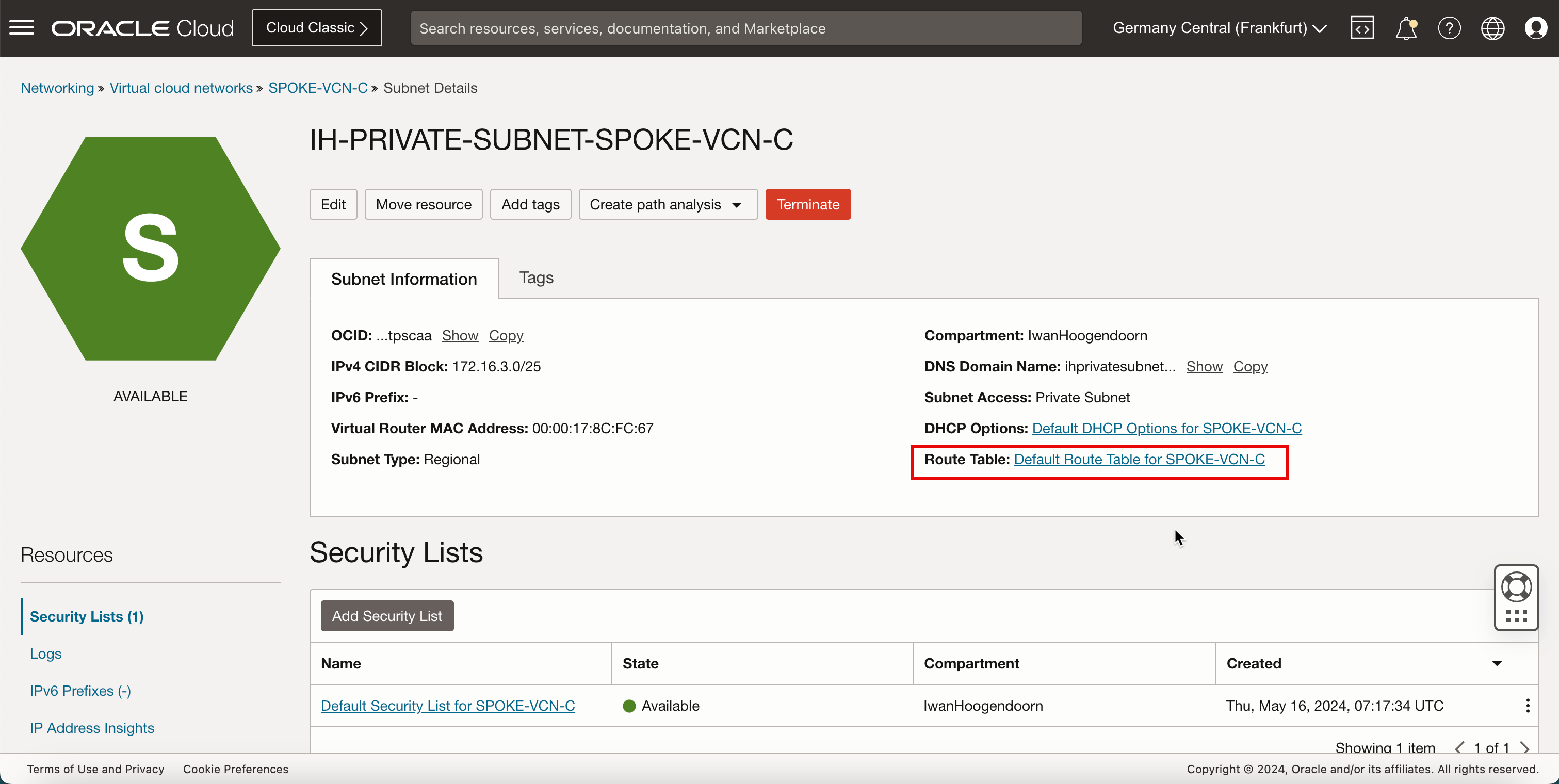

Attacher des tables de routage de VCN aux sous-réseaux privés du VCN satellite

Nous avons déjà configuré les tables de routage de VCN satellite par défaut dans l'une des tâches précédentes. Les sous-réseaux privés satellites (A, B et C) utiliseront automatiquement la table de routage du VCN par défaut et il n'est pas nécessaire de le modifier. Nous pouvons effectuer un contrôle rapide.

Allez à la console OCI, naviguez jusqu'à Réseau et Réseaux en nuage virtuels.

-

Cliquez sur parler le VCN A.

-

Cliquez sur parler un sous-réseau privé.

- Notez que la table de routage par défaut pour le VCN satellite A est utilisée.

- Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

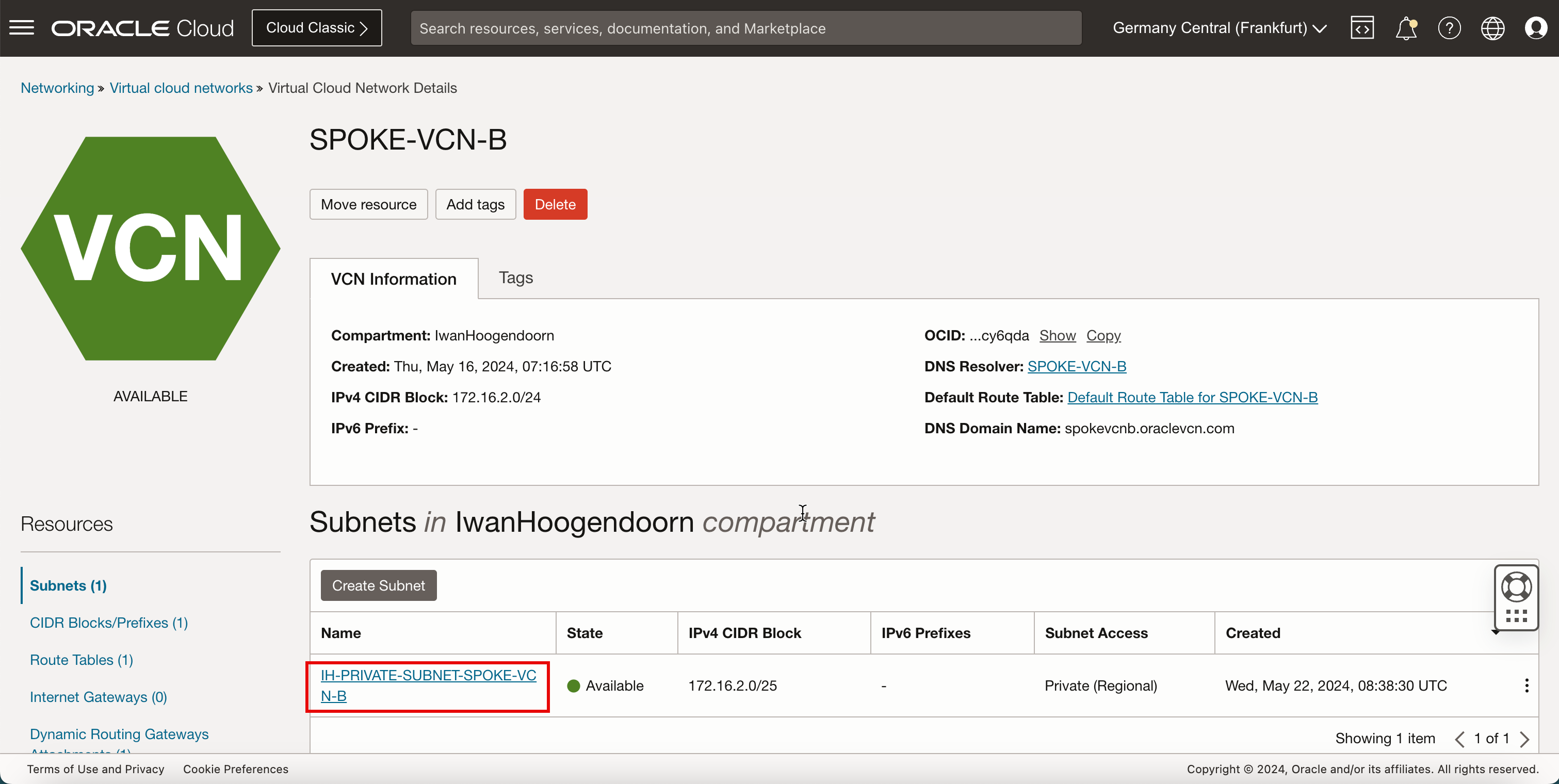

-

Cliquez sur spoke VCN B.

-

Cliquez sur Sous-réseau privé B satellite.

- Notez que la table de routage par défaut pour le VCN satellite B est utilisée.

- Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

-

Cliquez sur spoke VCN C.

-

Cliquez sur Sous-réseau privé C satellite.

-

Notez que la table de routage par défaut pour le VCN satellite C est utilisée.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

Tâche 8 : Vérifier la connectivité

Le routage est configuré pour l'environnement complet. Maintenant, nous pouvons tester si le routage fonctionne.

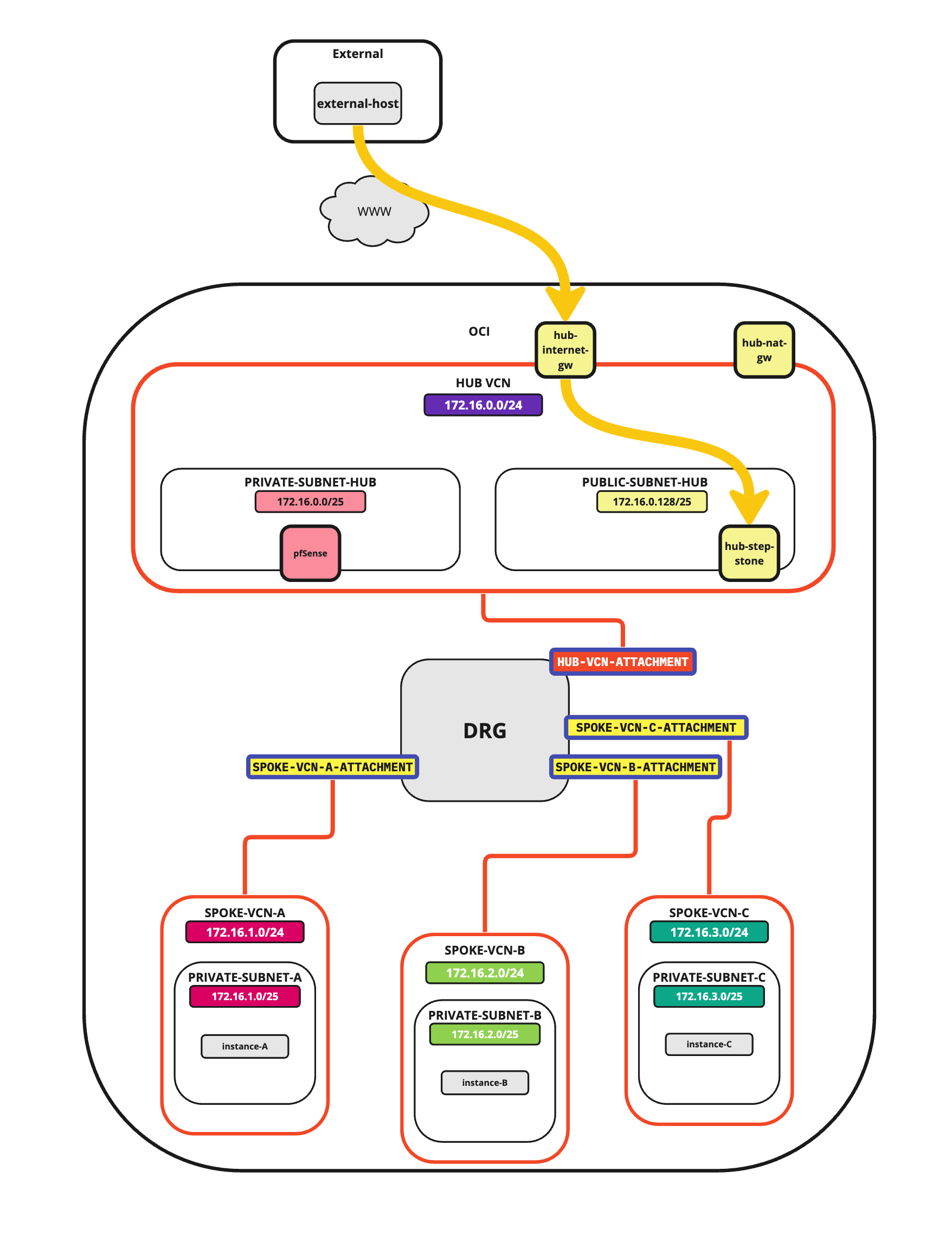

Tâche 8.1 : Se connecter à l'instance de pierre de l'étape du satellite avec RDP

Nous nous connectons au tremplin Windows en utilisant RDP via Internet. Le trafic sera acheminé au moyen de la passerelle Internet.

Lorsque vous êtes connecté avec succès, vous pourrez voir le bureau. À partir de ce bureau, nous effectuerons des tests ping et effectuerons la gestion sur le pare-feu du concentrateur pfSense.

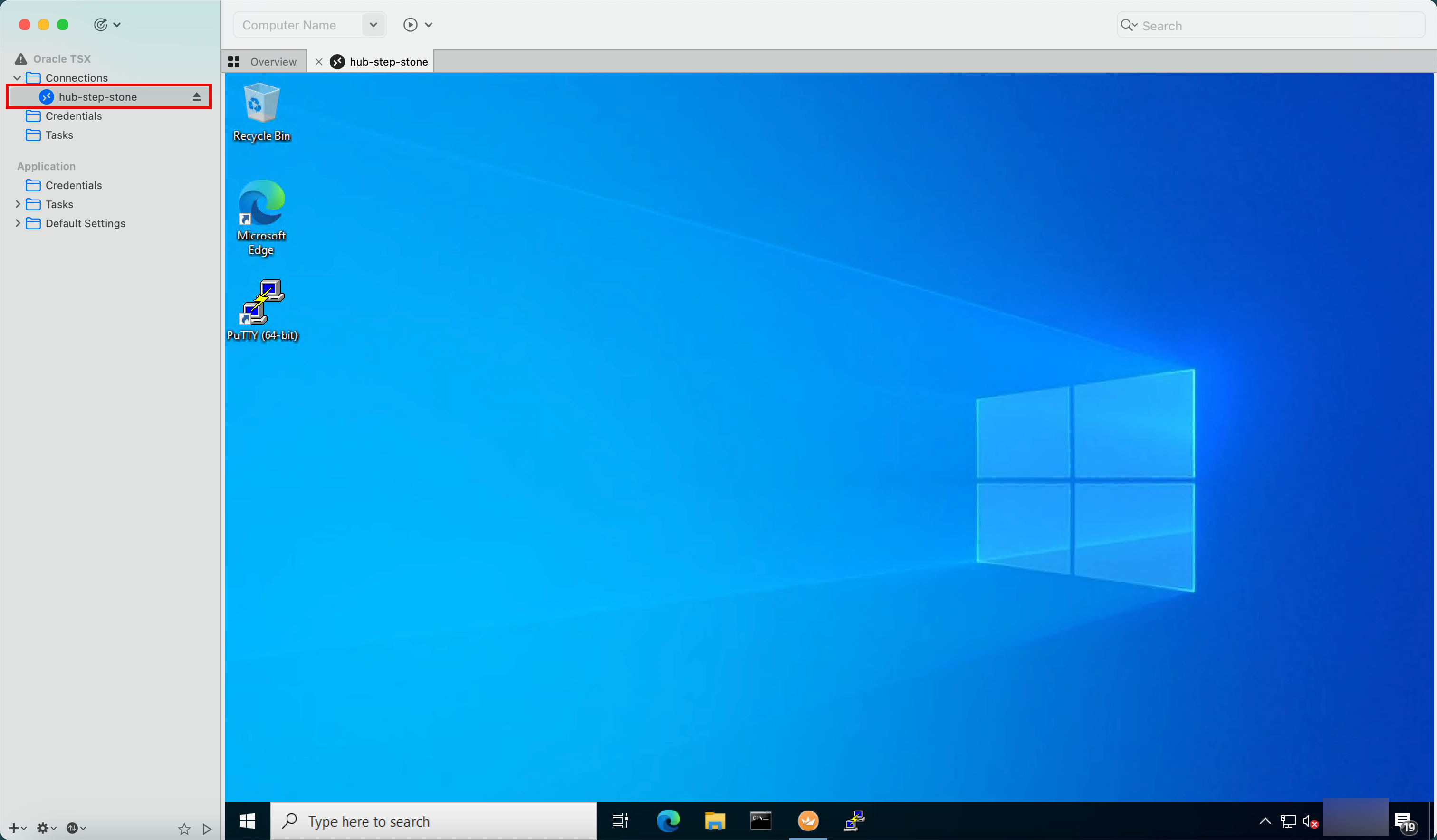

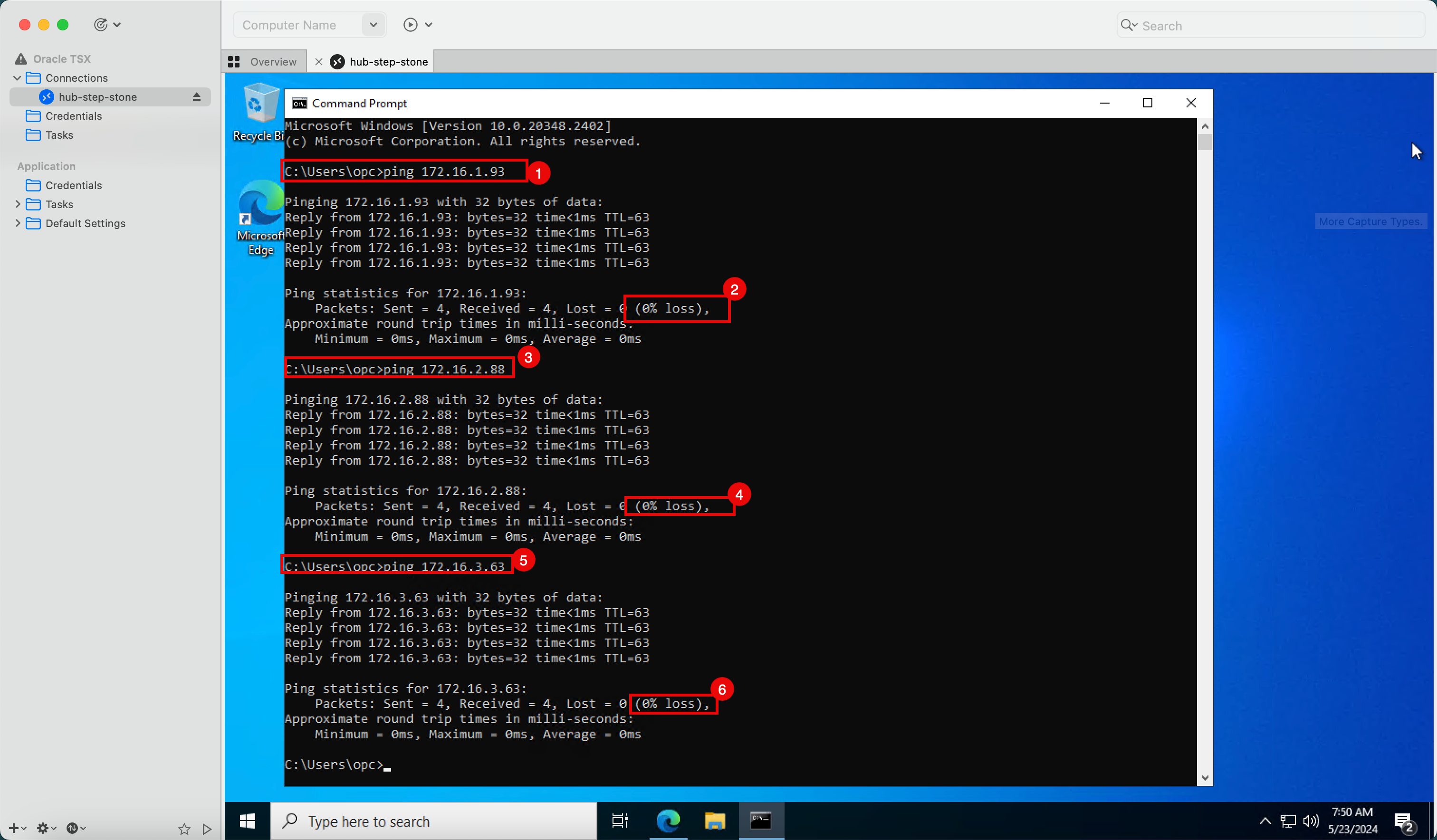

Tâche 8.2 : Effectuer une commande ping du VCN central vers le VCN satellite

Le premier test ping que nous allons effectuer va de la pierre angulaire aux instances du VCN satellite.

-

En raison de la configuration de l'acheminement :

- Le trafic sera envoyé au pare-feu pfSense.

- Le pare-feu pfSense autorise ou refuse le trafic en fonction des règles de pare-feu configurées.

- Lorsque le trafic ICMP est accepté, il achemine le trafic vers la passerelle de routage dynamique.

- La passerelle DRG acheminera ensuite le trafic vers le VCN satellite approprié.

- Effectuez une commande ping sur l'instance du VCN satellite Adresse IP A à partir de la pierre d'étape du concentrateur.

- Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

- Effectuez une commande ping sur l'adresse IP de l'instance B du VCN satellite à partir de la pierre d'étape du concentrateur.

- Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

- Effectuez une commande ping sur l'adresse IP de l'instance C du VCN satellite à partir de la pierre d'étape du concentrateur.

- Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

-

Ces pings sont tous réussis, car nous avons une règle de pare-feu en place dans le pare-feu du concentrateur pfSense qui autorise tout le trafic ICMP. Lorsque nous avons créé le pare-feu pfSense dans ce tutoriel : Installez un pare-feu pfSense dans Oracle Cloud Infrastructure, nous avons ajouté cette règle de pare-feu.

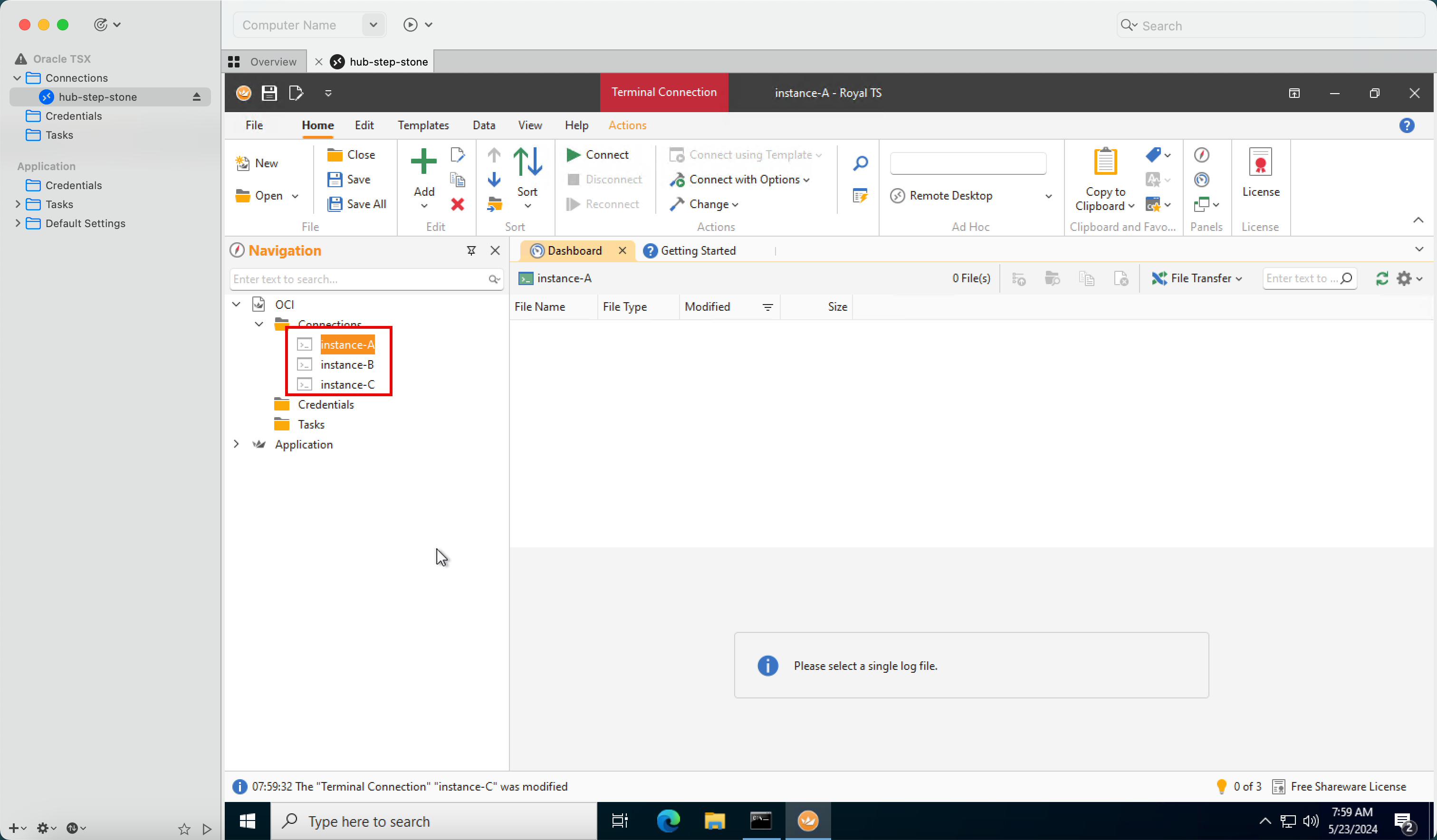

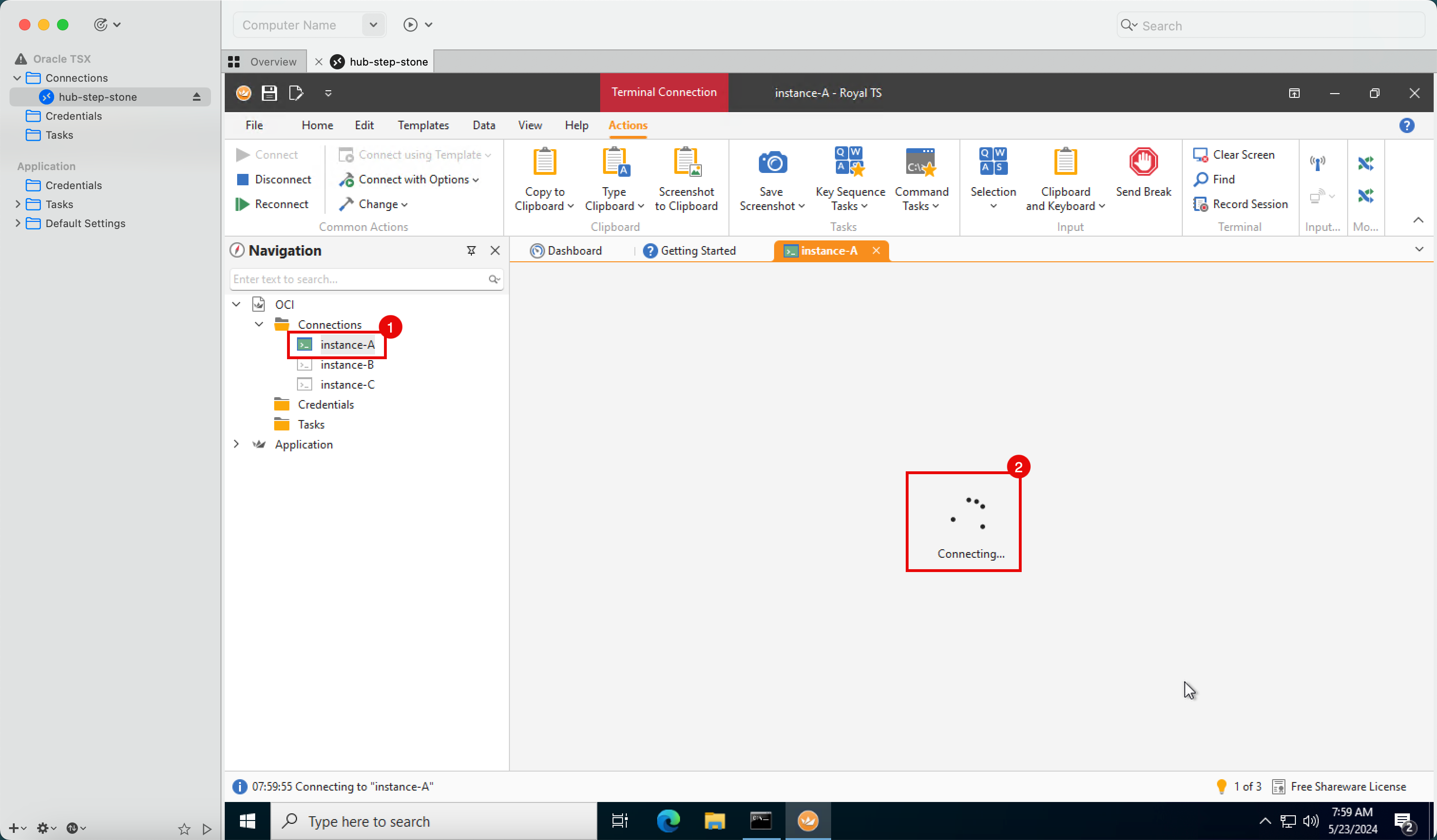

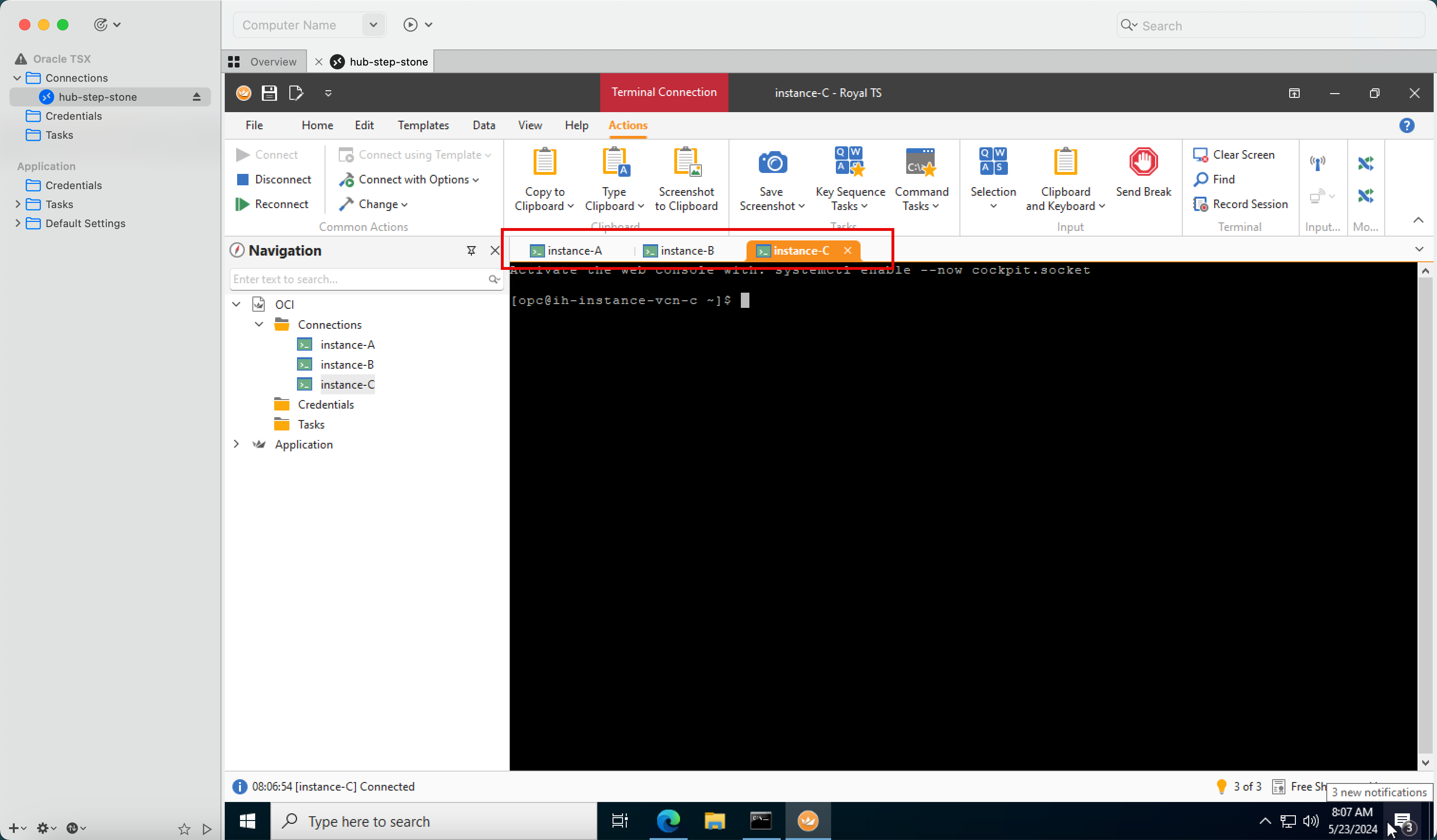

Tâche 8.3 : Se connecter aux instances satellite à l'aide de SSH

Le ping (ICMP) fonctionne dans la tâche 8.2. Maintenant, connectez-vous aux instances satellite avec SSH, car nous devons également effectuer des tests de connectivité à partir des instances satellite.

-

En raison de la configuration de l'acheminement :

- Le trafic sera envoyé au pare-feu pfSense.

- Le pare-feu pfSense autorise ou refuse le trafic en fonction des règles de pare-feu configurées.

- Lorsque le trafic SSH est accepté, il achemine le trafic vers la passerelle DRG.

- La passerelle DRG acheminera ensuite le trafic vers le VCN satellite approprié.

-

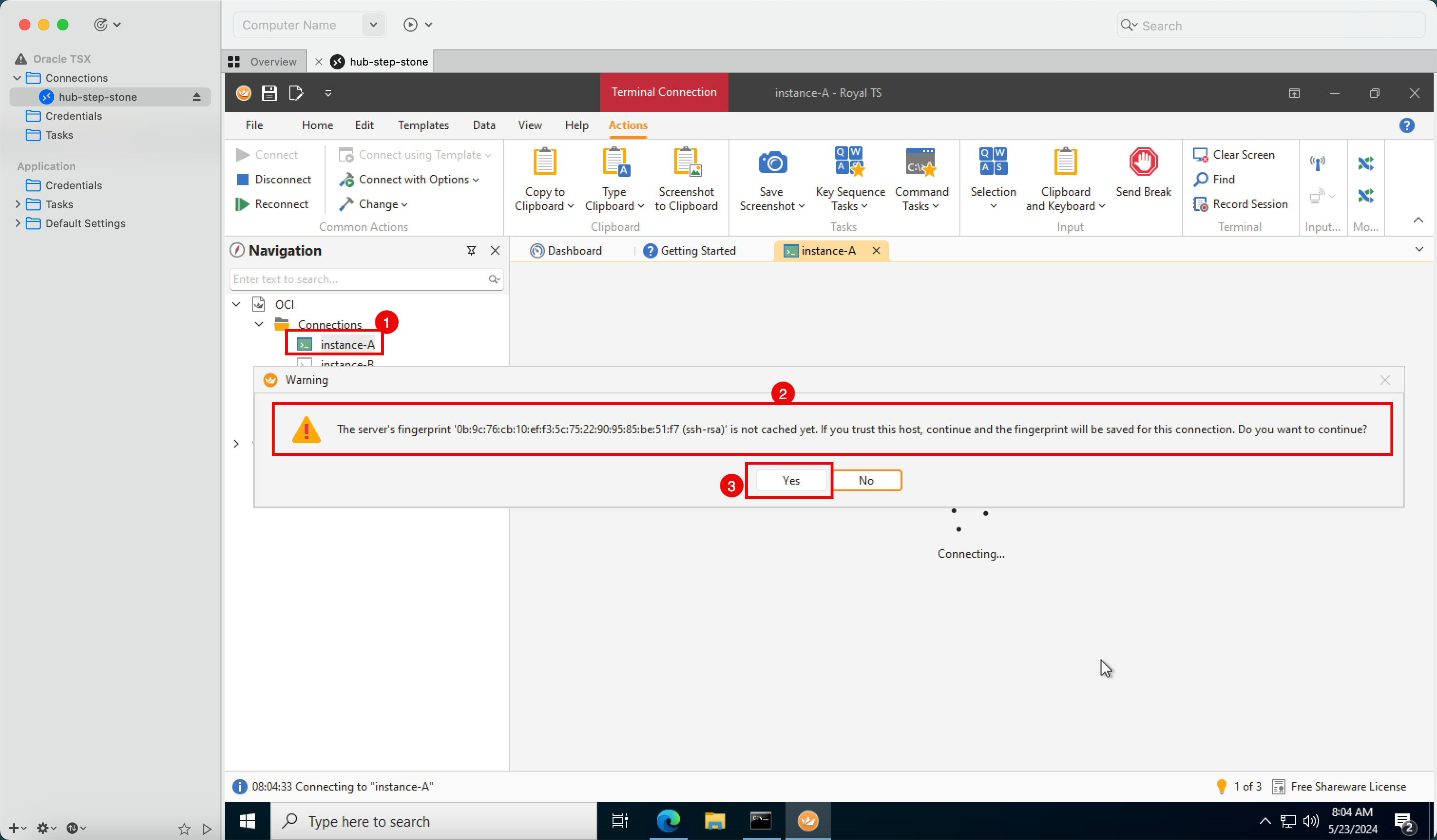

Pour ce tutoriel, j'ai préconfiguré toutes les sessions SSH dans l'application Royal TSX.

- Connectez-vous à l'instance du VCN satellite A.

- Notez que la connexion tente de passer.

-

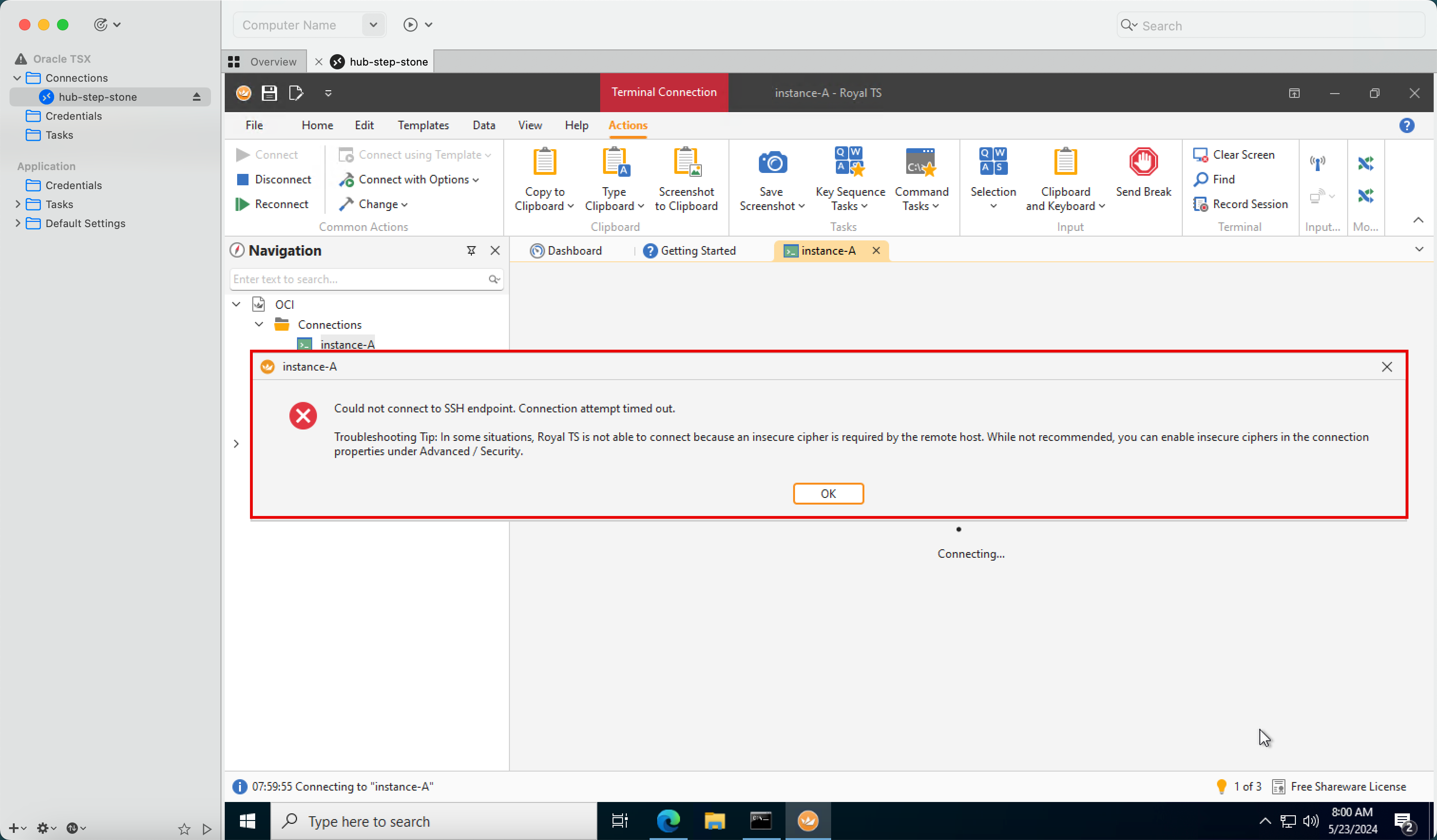

Notez que la connexion expire. La raison en est que nous n'avons pas de règle de pare-feu dans le pare-feu du concentrateur pfSense qui autorise le trafic TCP/

22(SSH).

-

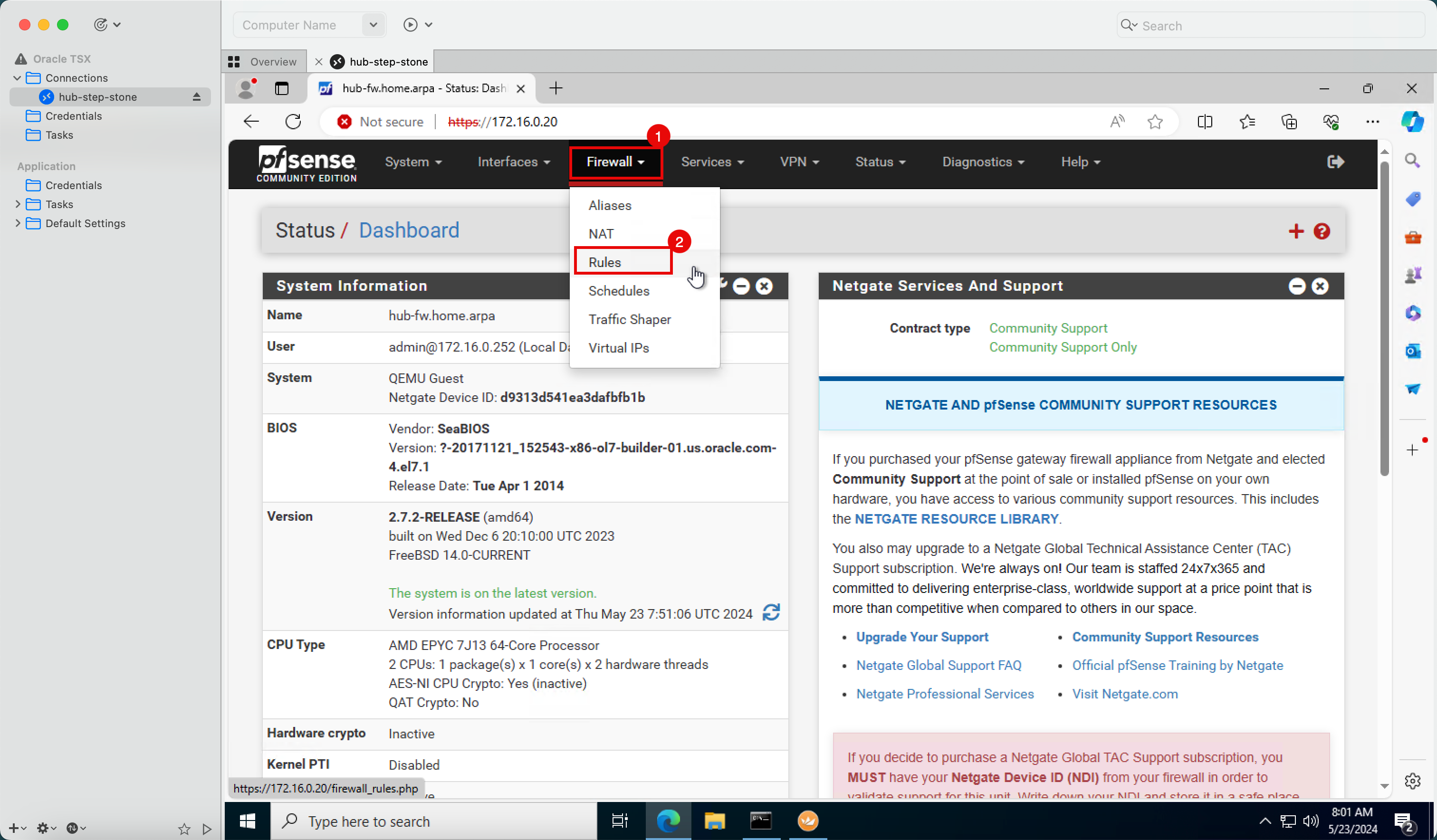

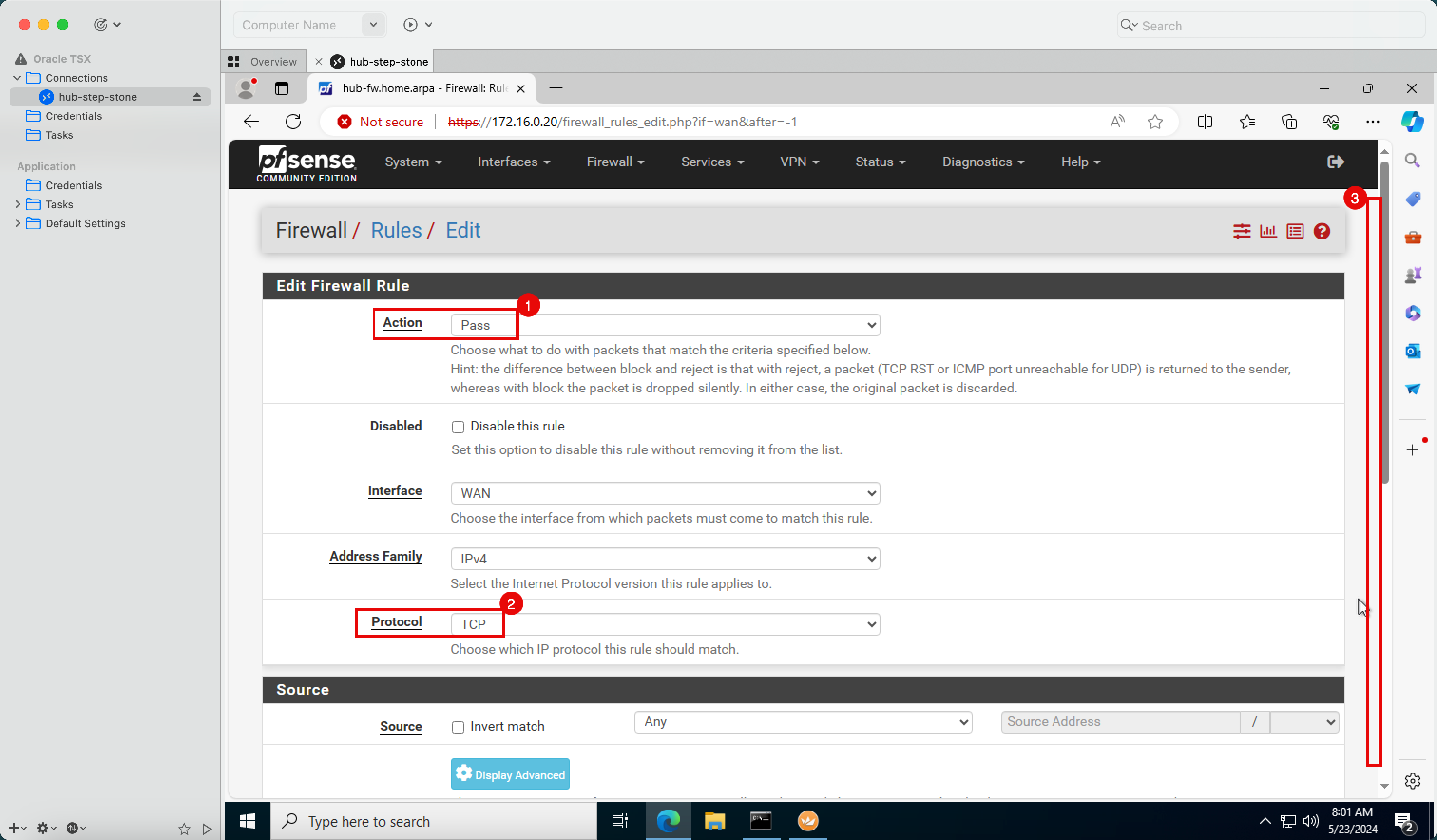

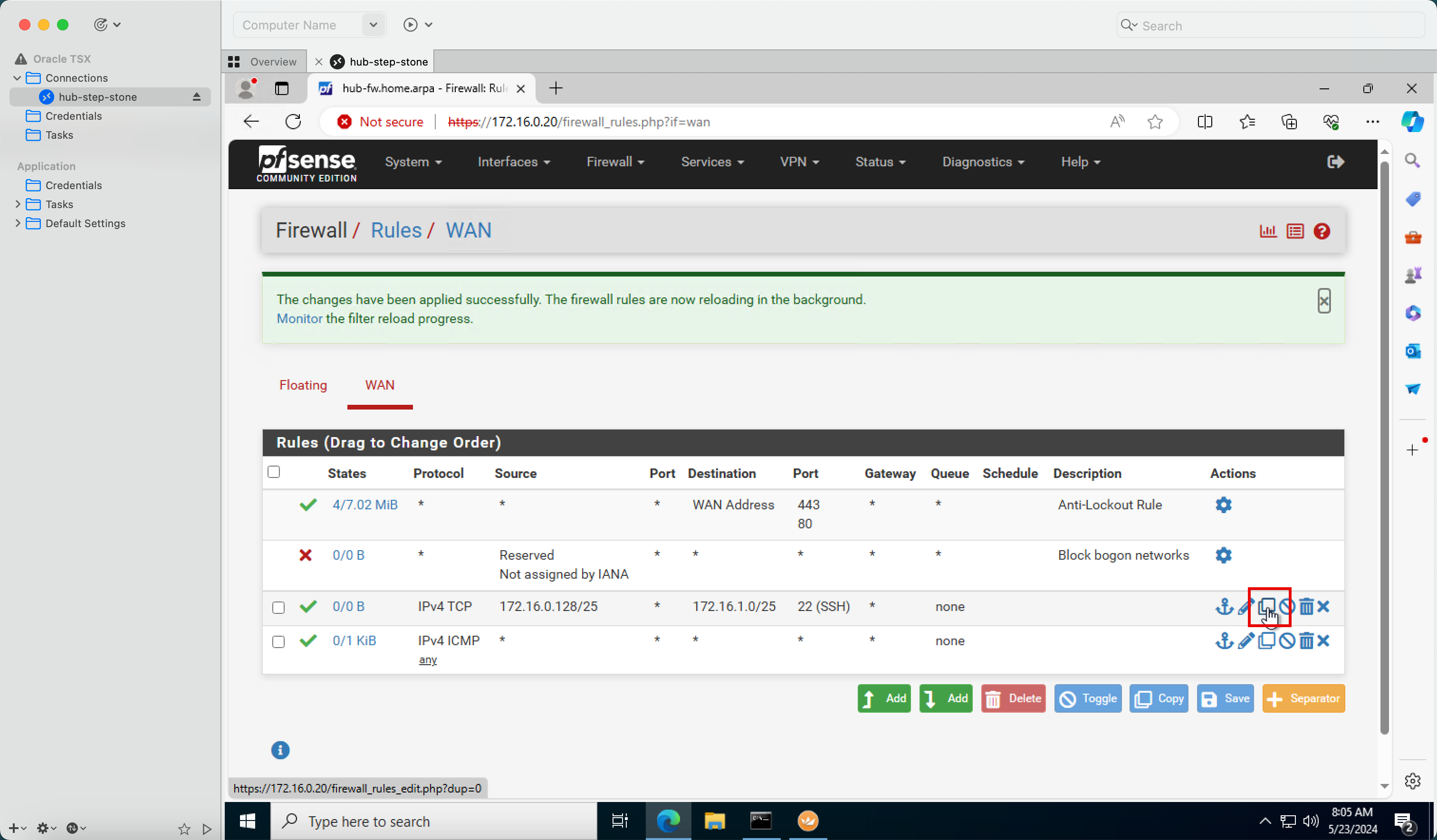

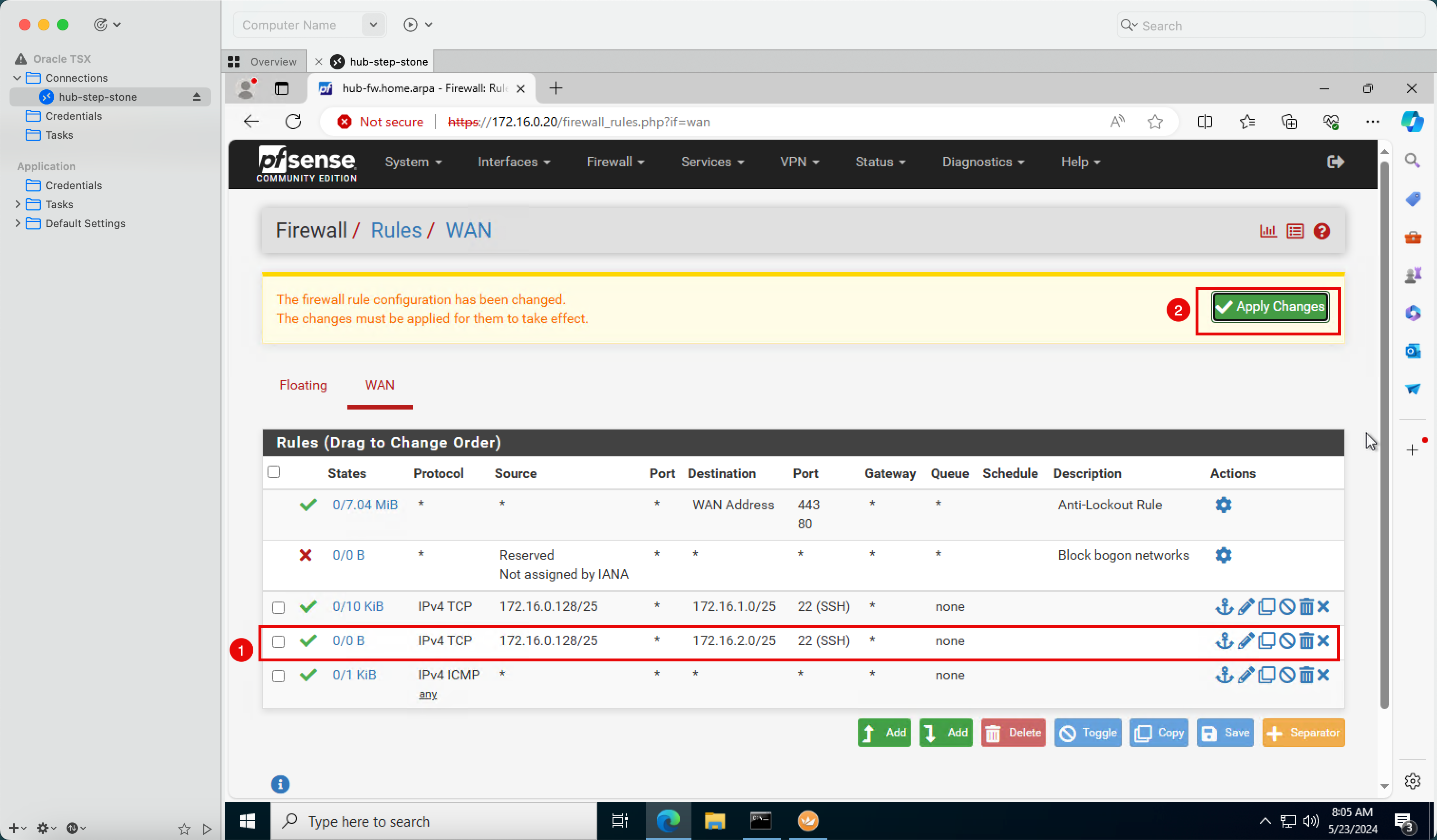

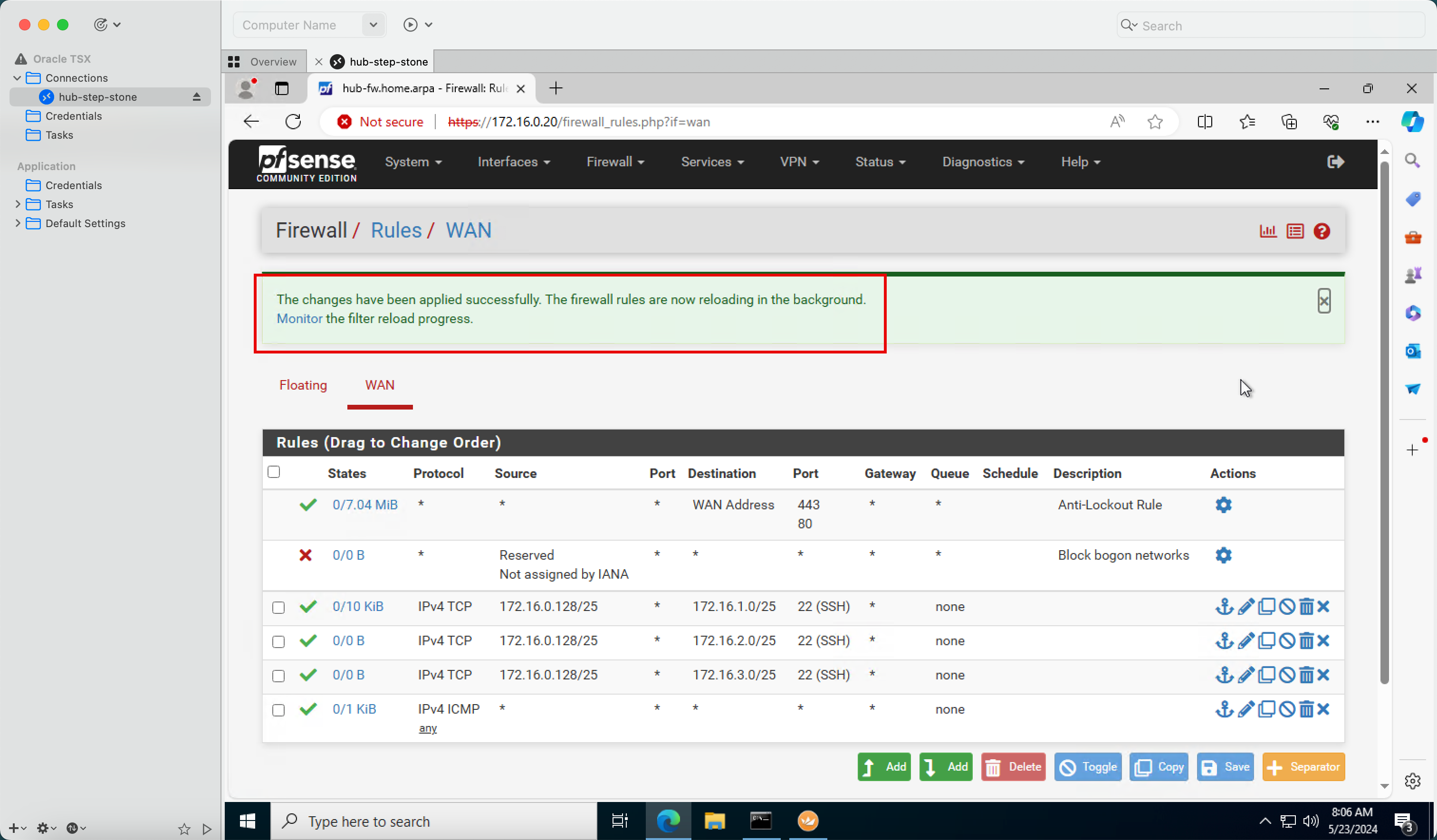

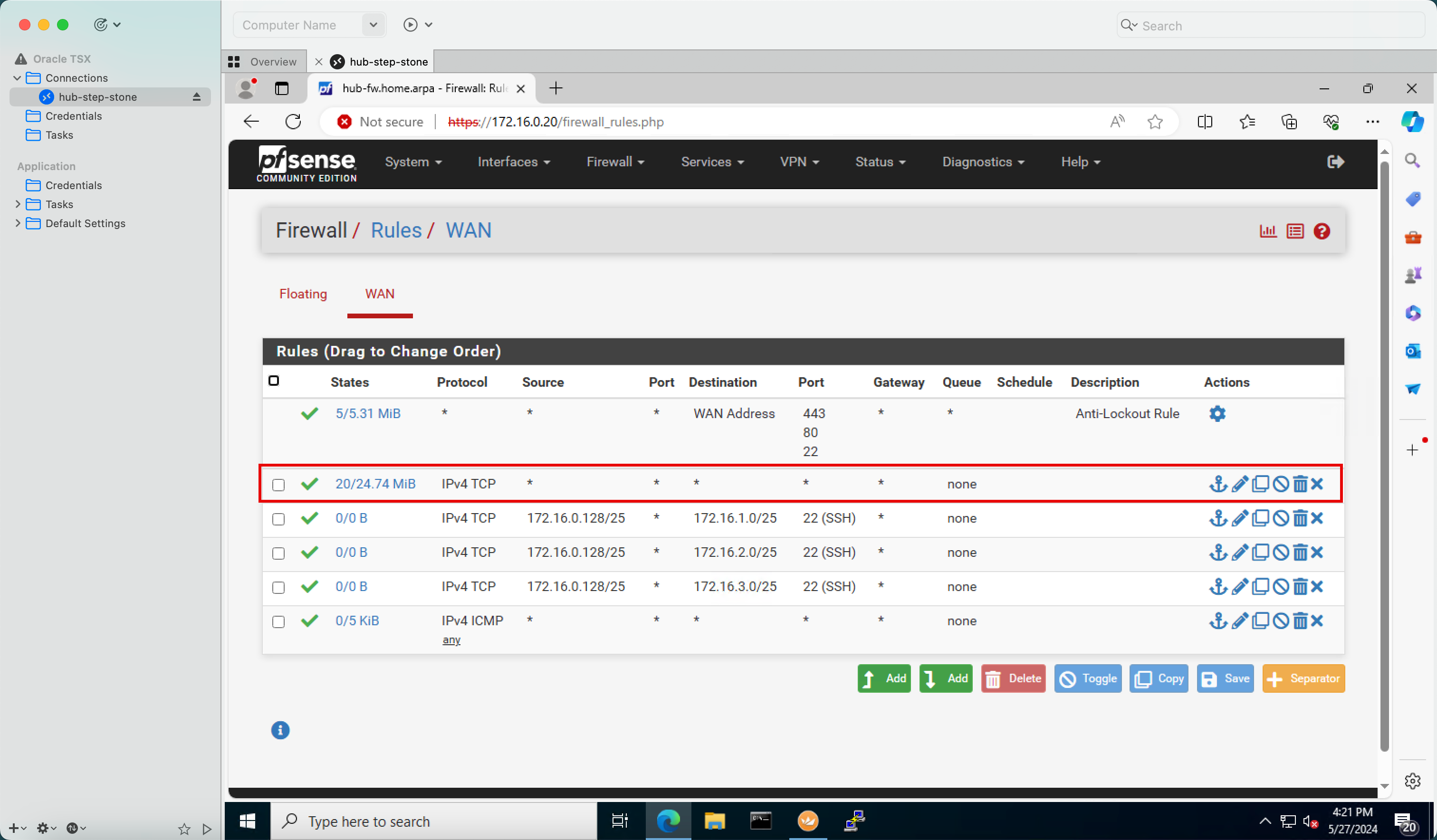

Connectez-vous à la console de gestion pfSense.

- Cliquez sur le menu déroulant Pare-feu.

- Cliquez sur Règles.

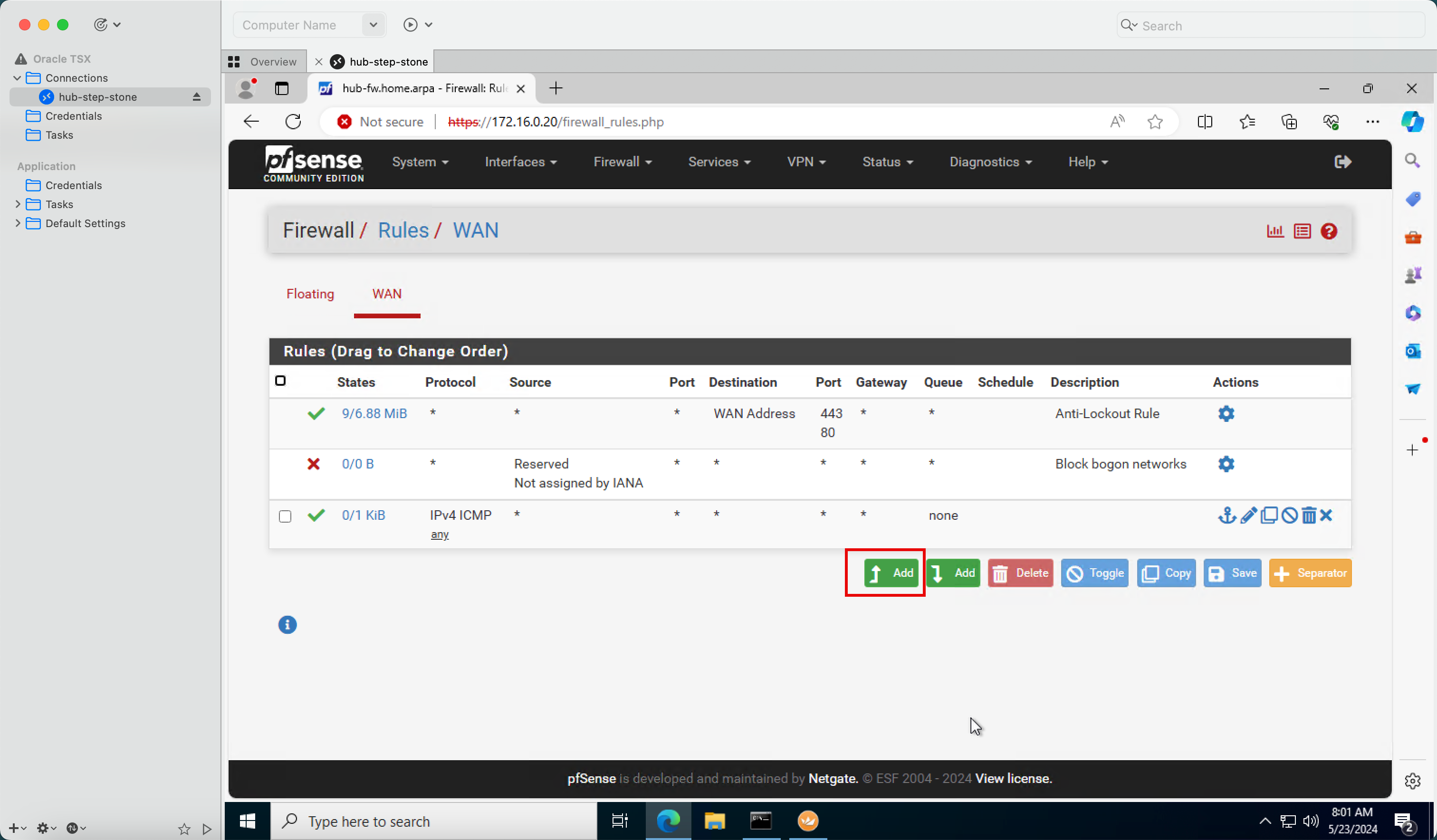

-

Cliquez sur Add (Ajouter).

- Dans Action, sélectionnez Transmettre.

- Dans Protocole, sélectionnez TCP.

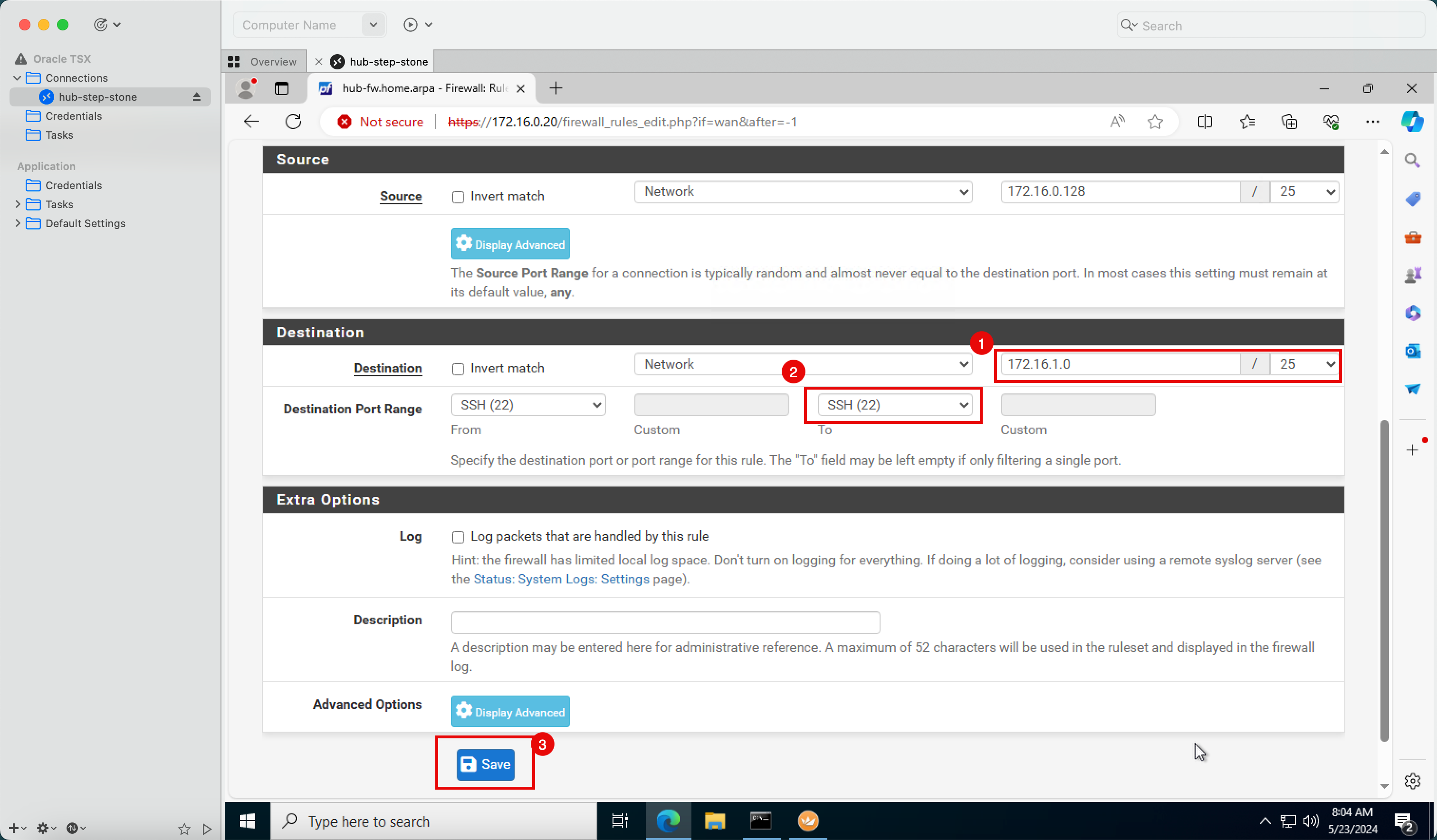

- Dans Réseau de destination, entrez

172.16.1.0/25. - Dans Intervalle de ports de destination, sélectionnez SSH (22).

- Cliquez sur Enregistrer.

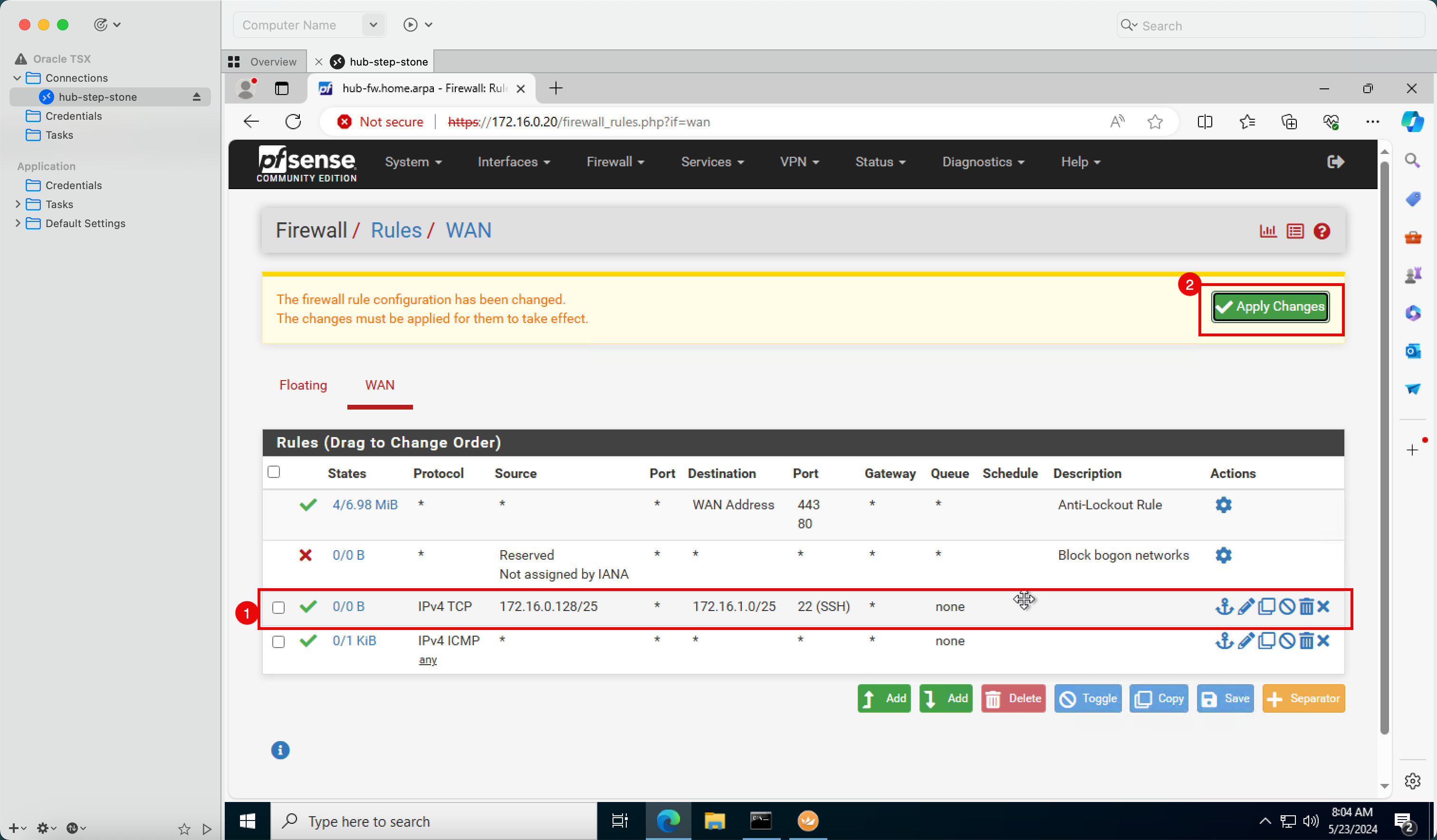

- Notez que la règle de pare-feu est maintenant présente pour autoriser SSH vers le réseau du VCN satellite A.

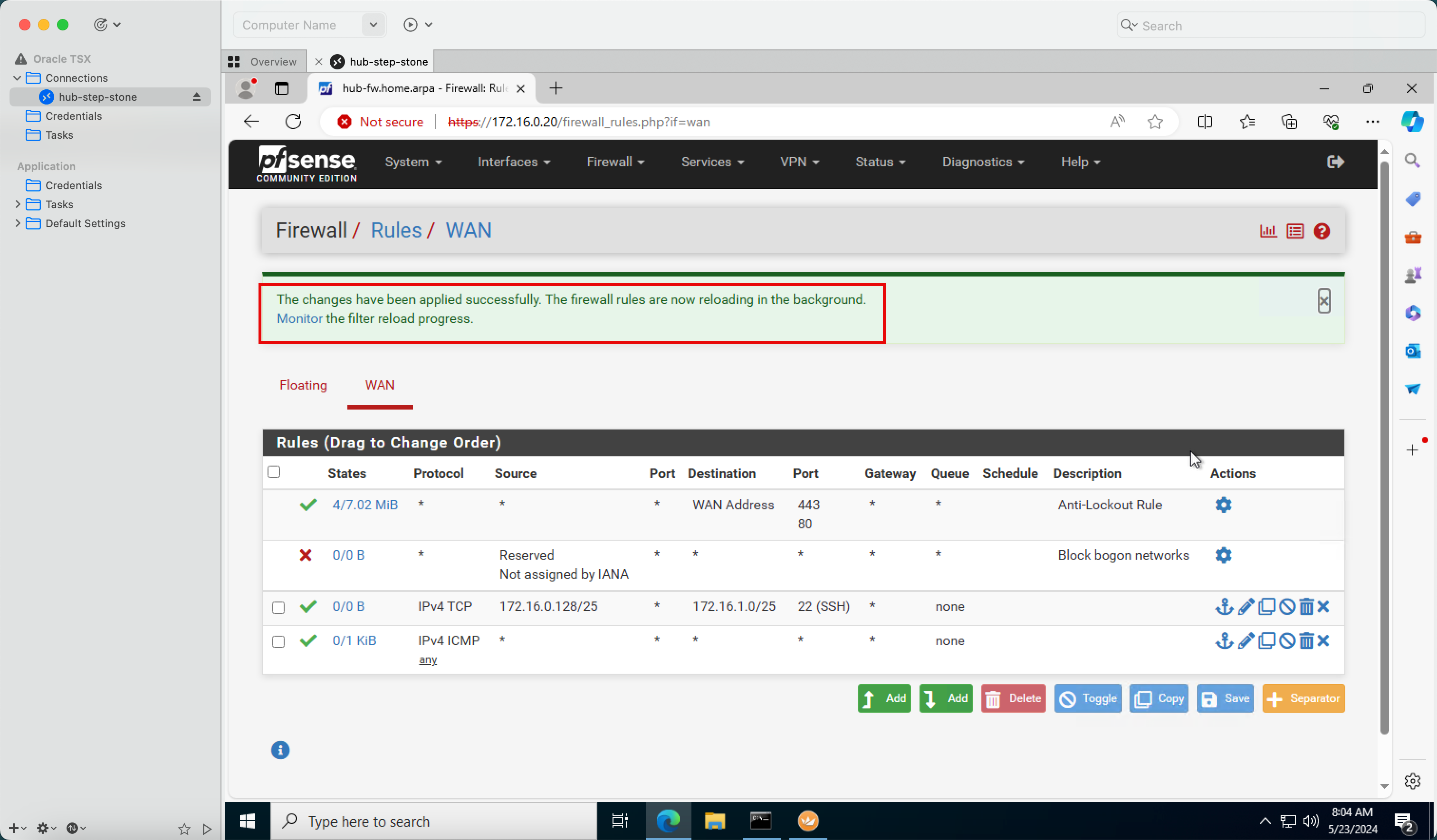

- Cliquez sur Appliquer les modifications.

-

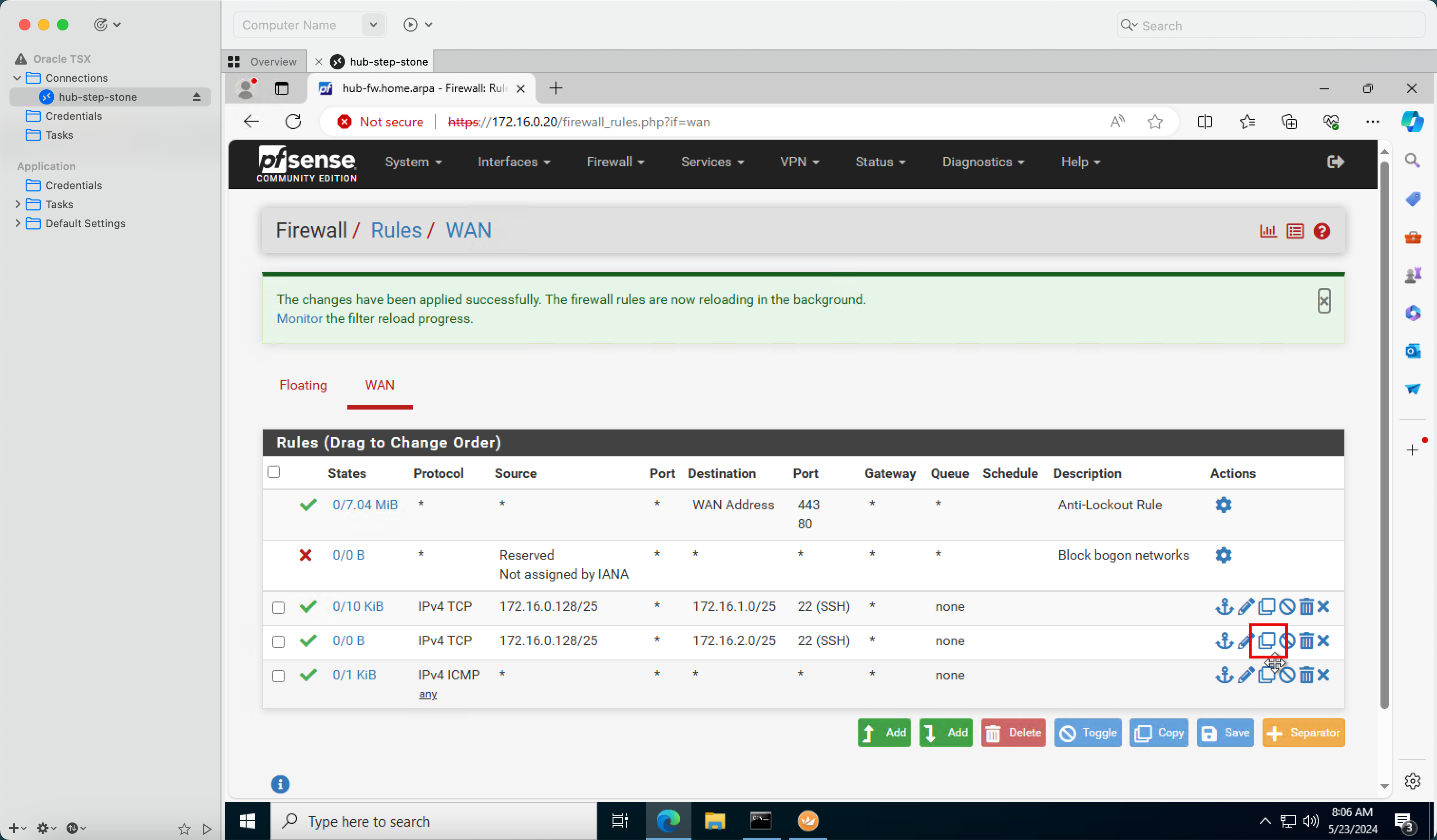

Notez que les modifications ont été appliquées avec succès.

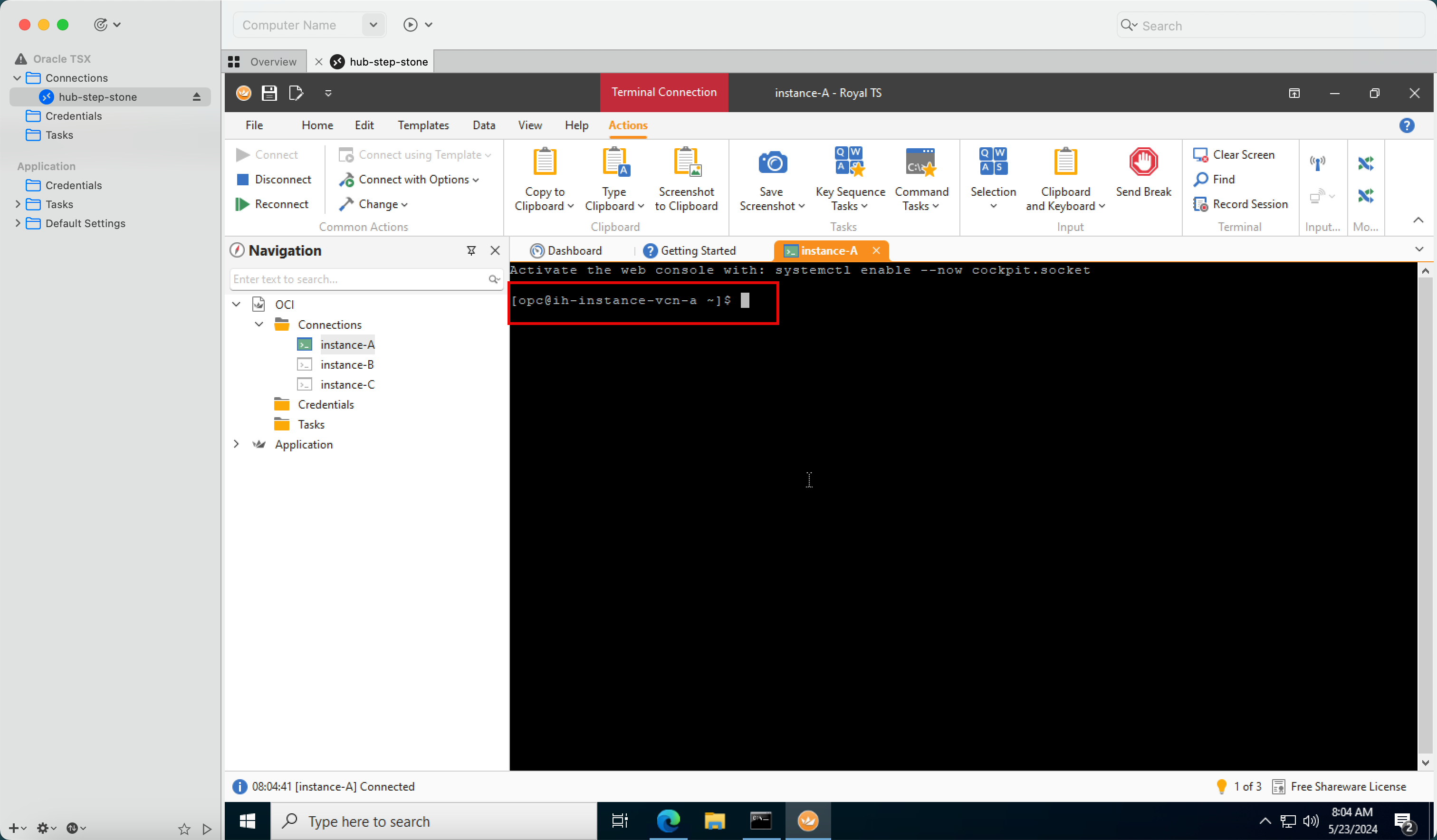

- Connectez-vous de nouveau à l'instance du VCN satellite A.

- Notez que nous recevons une question pour mettre en mémoire cache l'empreinte SSH de l'instance VCN A, car il s'agit de notre première connexion.

- Cliquez sur Oui.

-

Notez que la connexion de la pierre d'étape hub vers l'instance satellite A avec SSH est maintenant réussie.

-

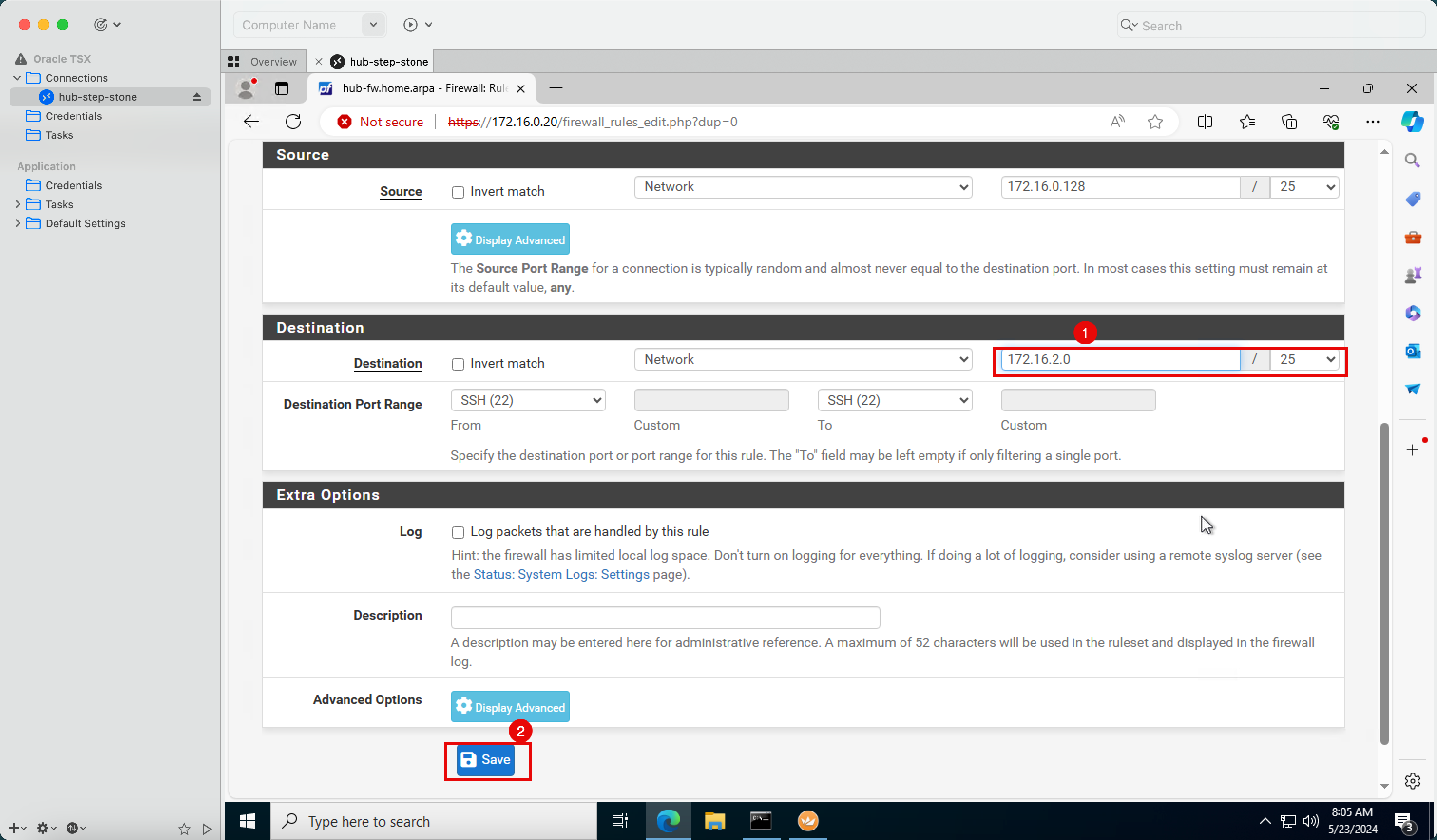

Nous n'avons autorisé que le réseau satellite A, mais nous devons également ajouter des règles pour les réseaux satellite B et satellite C. Retournez à la console de gestion psSense.

-

Cloner, copier ou dupliquer la règle que nous avons créée pour autoriser SSH vers le VCN satellite A.

- Remplacez la destination par

172.16.2.0/25. - Cliquez sur Enregistrer.

- Notez que la règle de pare-feu est maintenant présente pour autoriser SSH vers le réseau VCN B satellite.

- Cliquez sur Appliquer les modifications.

- Remplacez la destination par

-

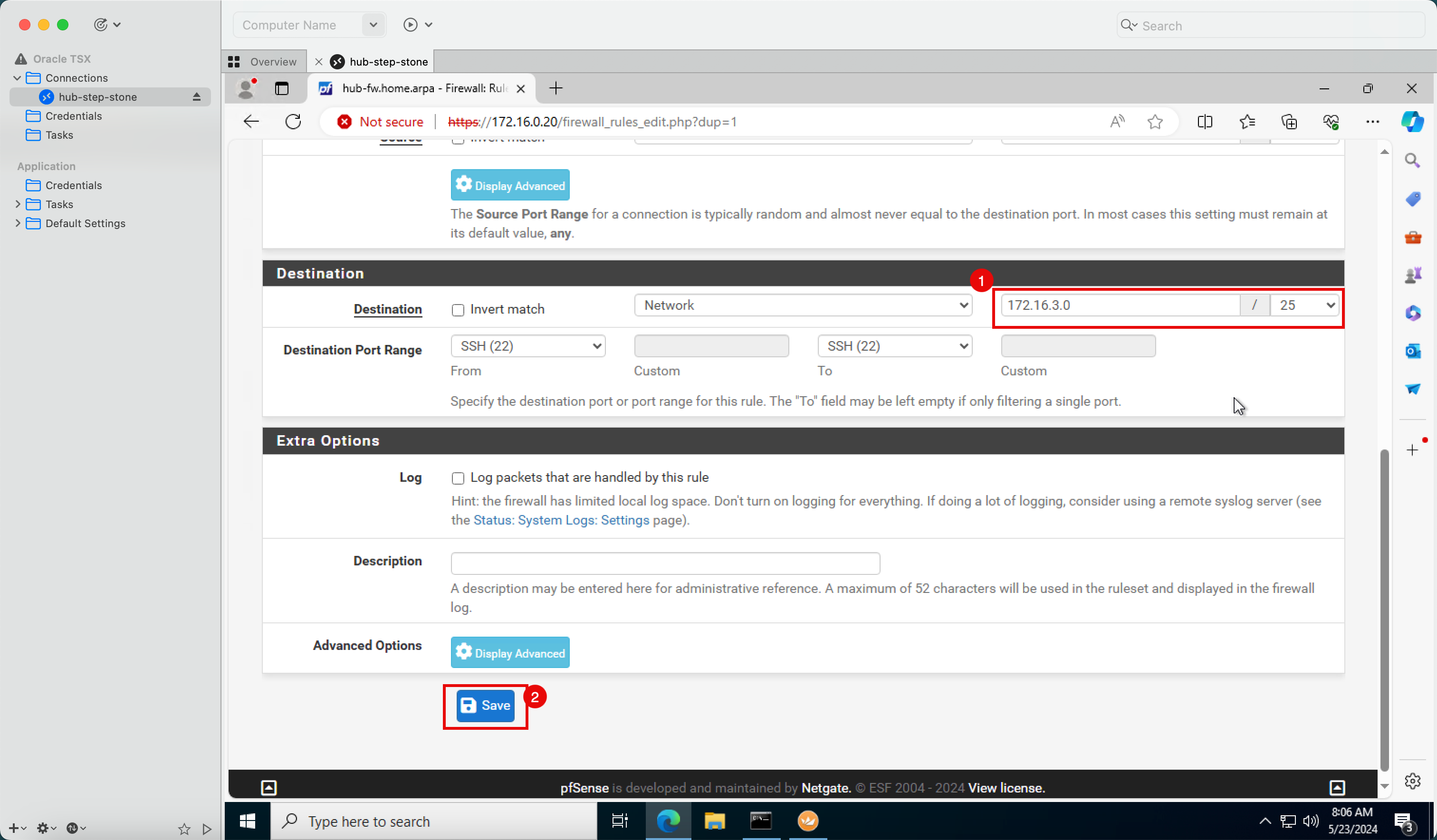

Cloner, copier ou dupliquer la règle que nous avons créée pour autoriser SSH vers le VCN satellite B.

- Remplacez la destination par

172.16.3.0/25. - Cliquez sur Enregistrer.

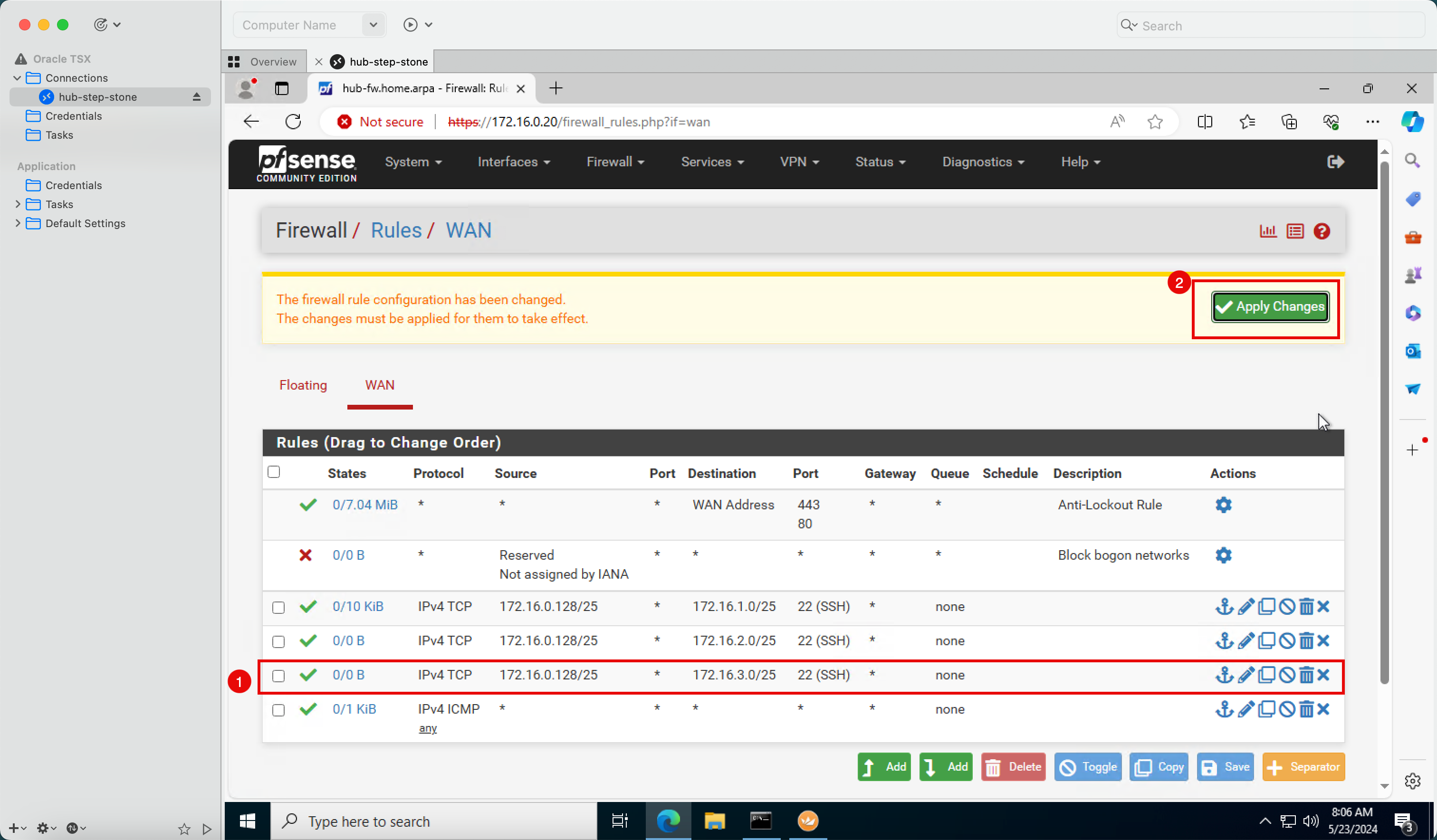

- Notez que la règle de pare-feu est maintenant présente pour autoriser SSH vers le réseau C du VCN satellite.

- Cliquez sur Appliquer les modifications.

- Remplacez la destination par

-

Notez que les modifications ont été appliquées avec succès.

-

Connectez-vous à toutes les instances satellite à l'aide de SSH.

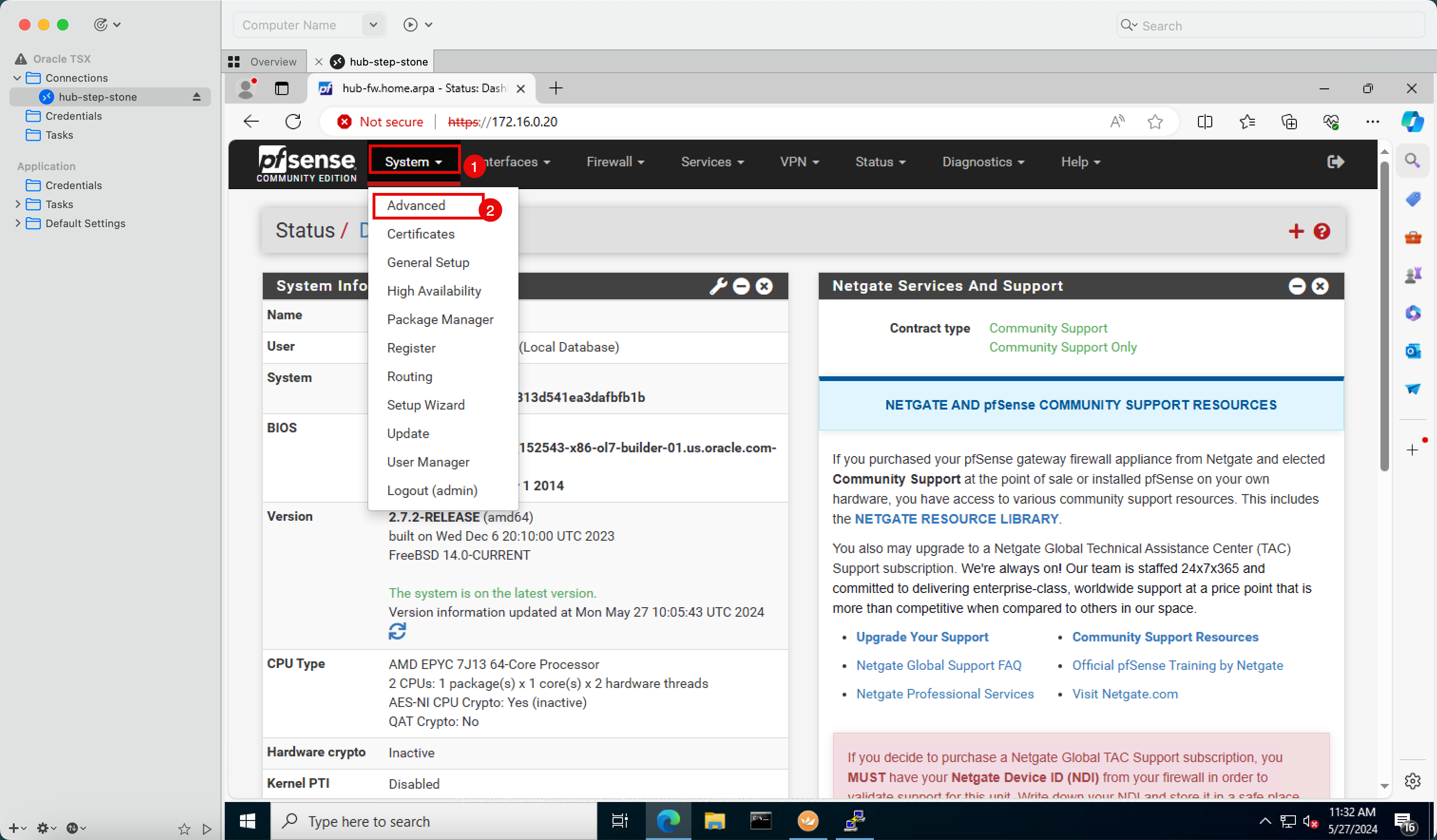

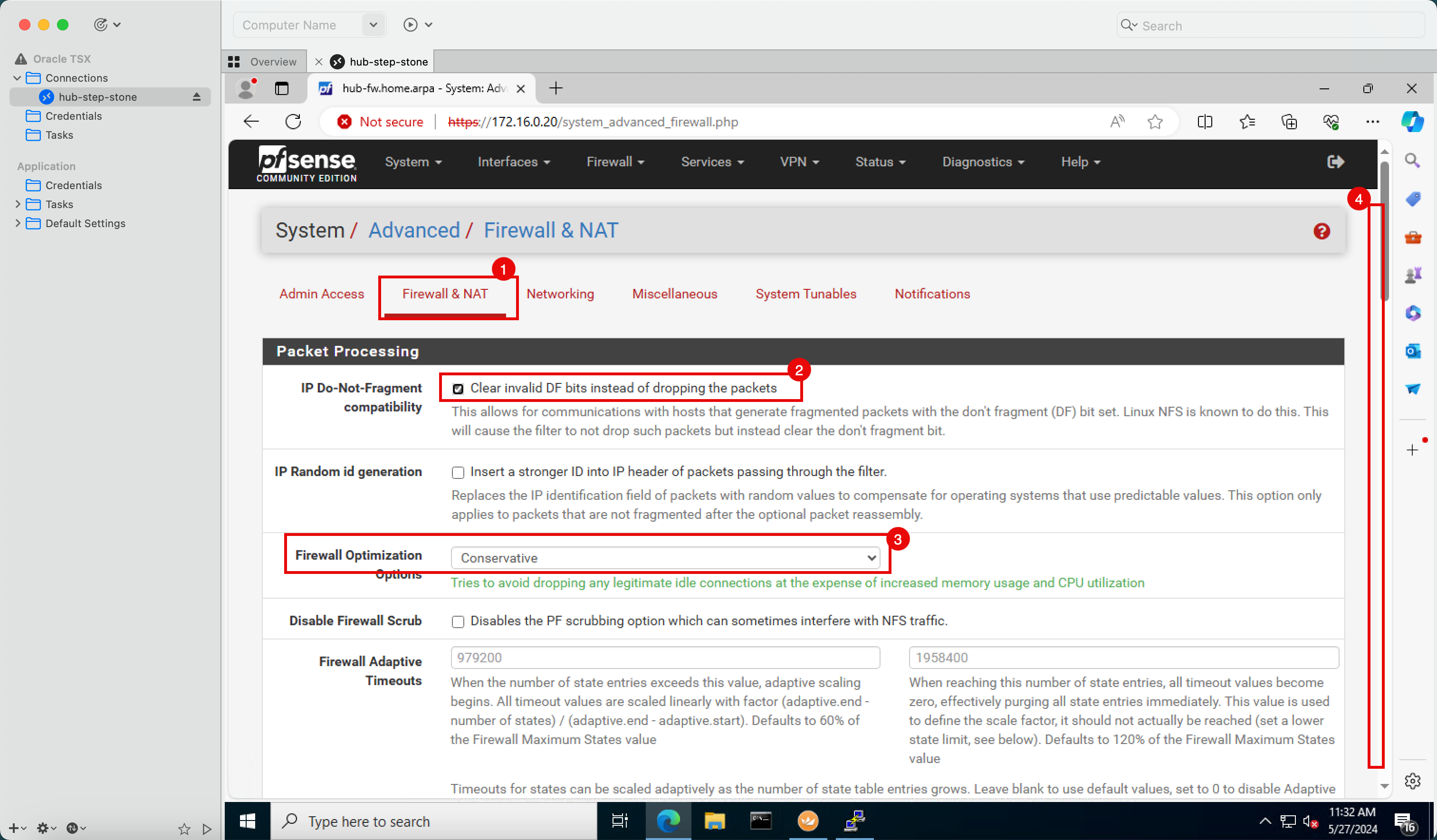

Problème : Les sessions SSH sont arrêtées au bout de quelques secondes. Nous avons remarqué que les connexions SSH étaient en baisse après environ 10 secondes et nous avons dépensé ce problème à plusieurs niveaux. Nous avons vérifié les listes de sécurité dans OCI, le routage dans OCI et les règles de pare-feu dans pfSense. Finalement, nous avons constaté que le problème de suppression SSH est lié à pfSense.

-

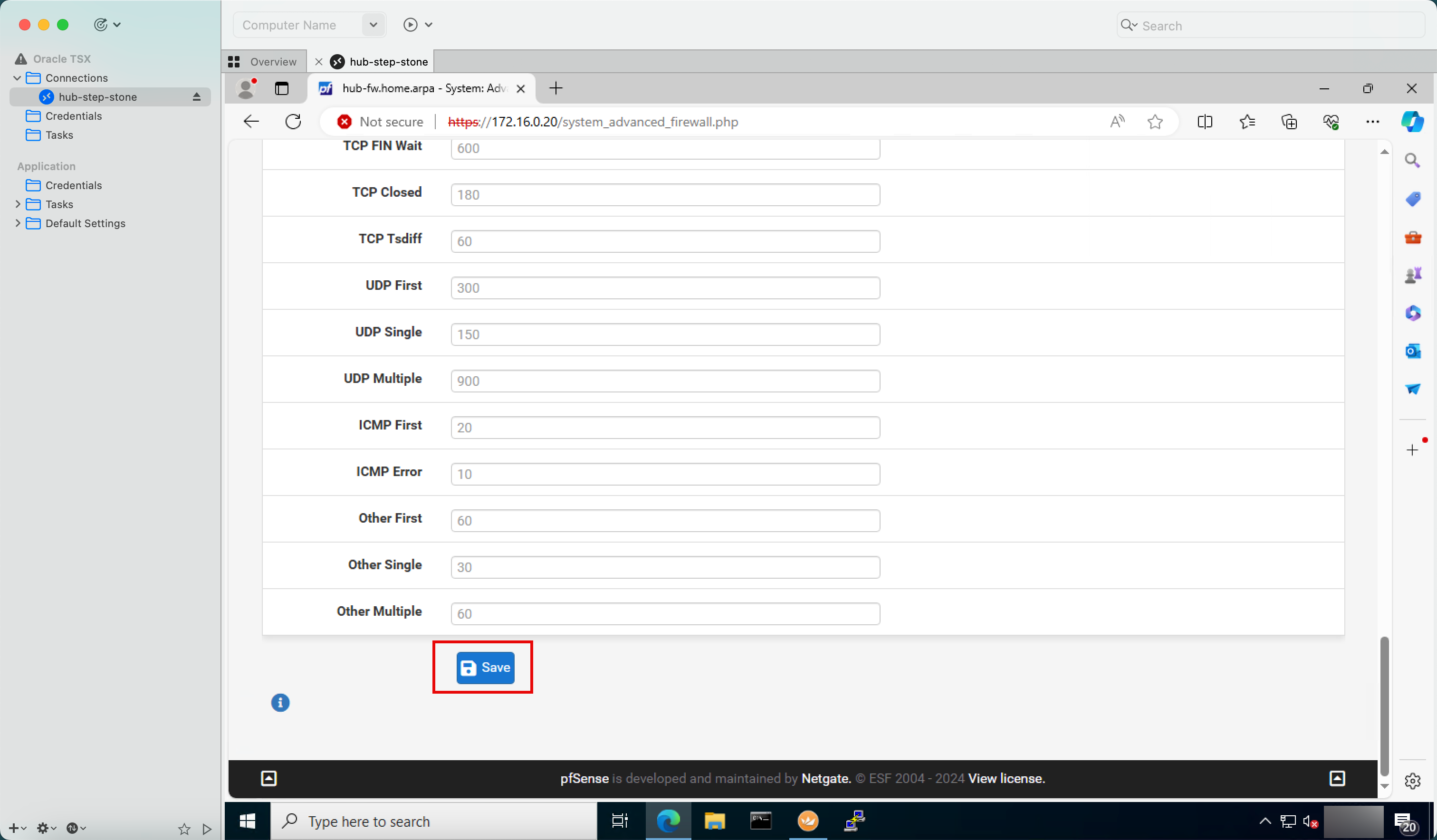

Pour résoudre le problème de suppression SSH, allez à la console de gestion pfSense.

- Cliquez sur le menu déroulant Système.

- Cliquez sur Avancé.

- Cliquez sur Pare-feu et NAT.

- Sélectionnez Effacer les bits DF non valides au lieu de supprimer des paquets

- Dans Optimisation du pare-feu, sélectionnez Conservateur.

- Faire défiler vers le bas.

-

Cliquez sur Enregistrer.

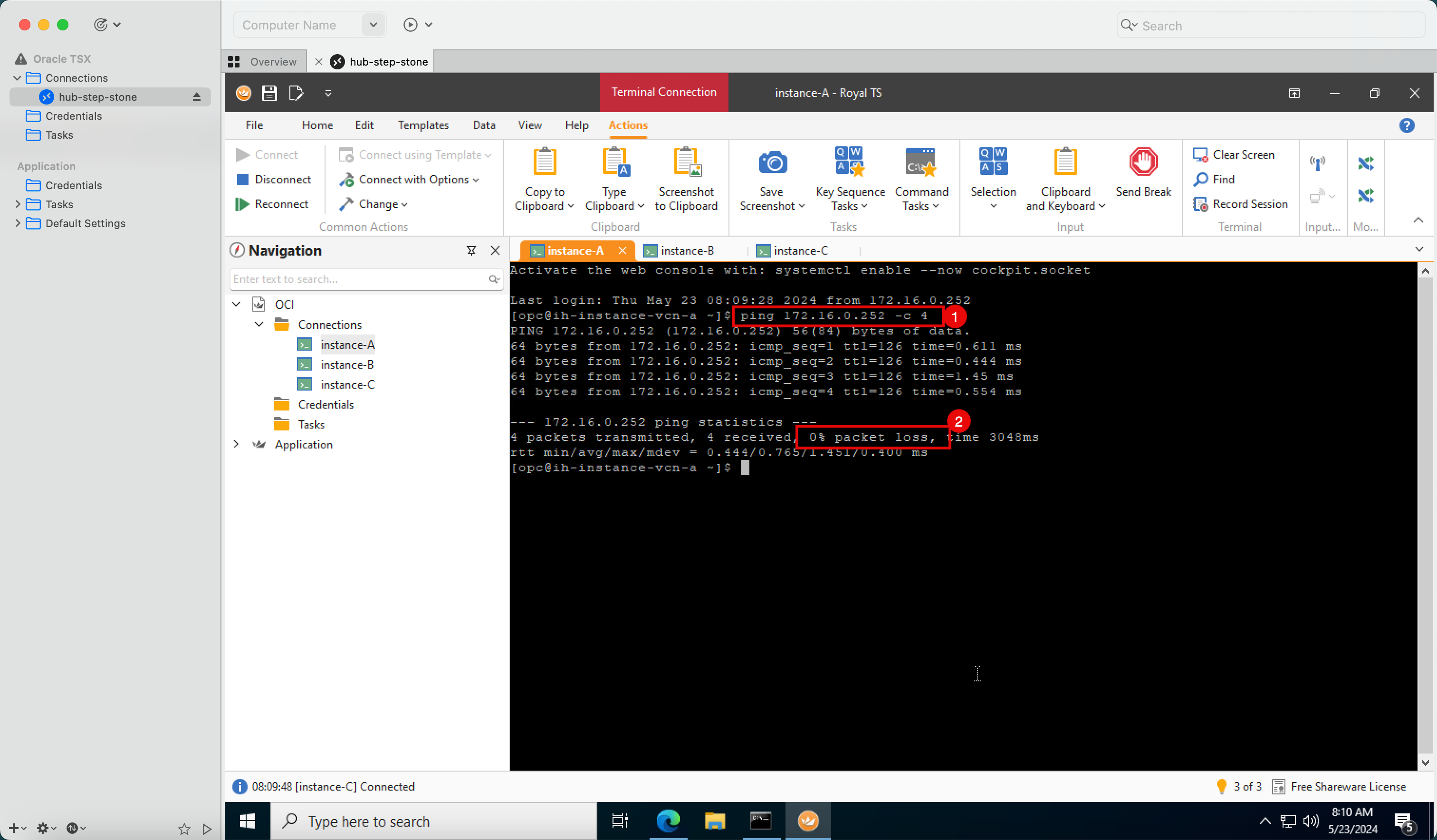

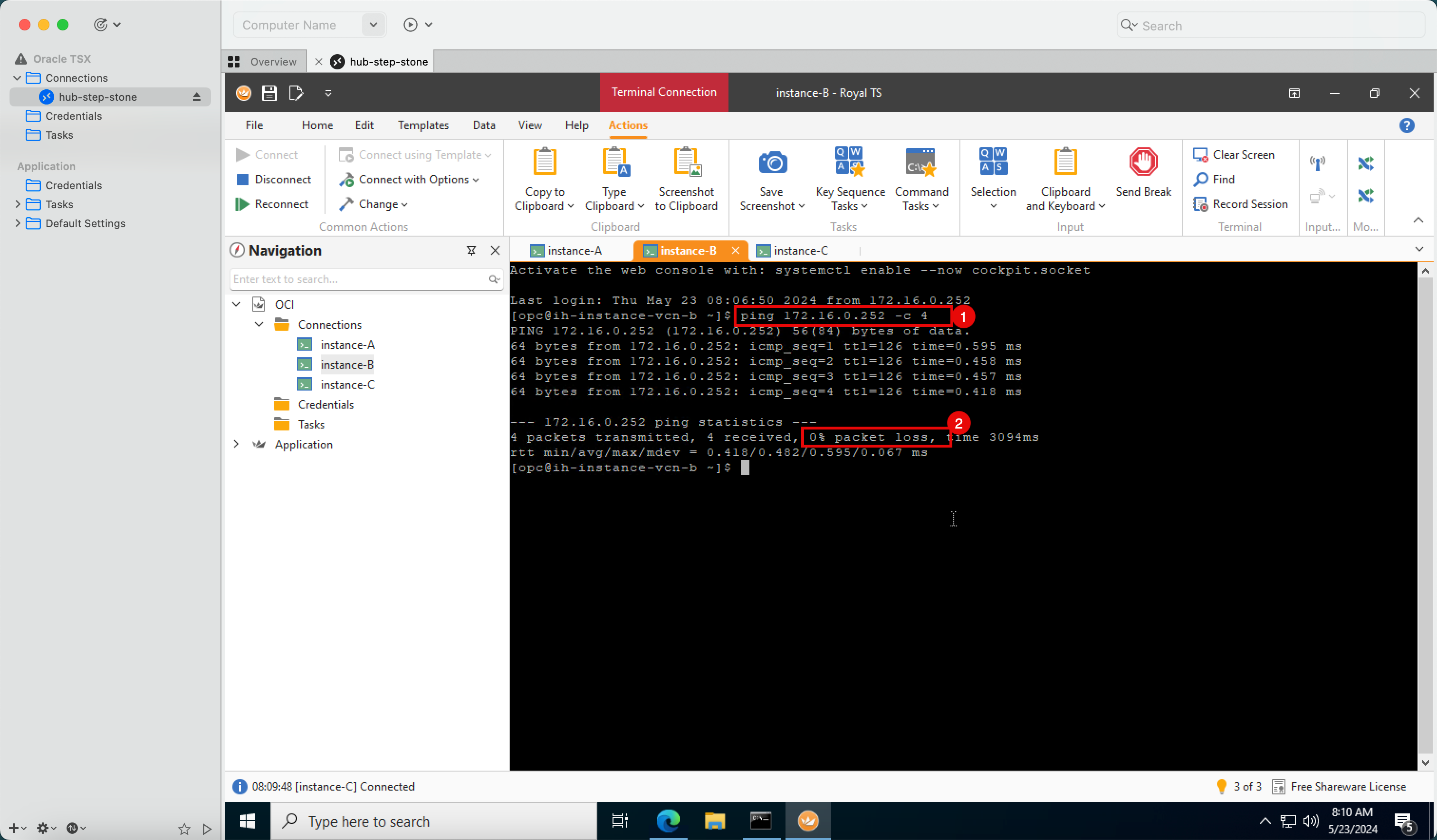

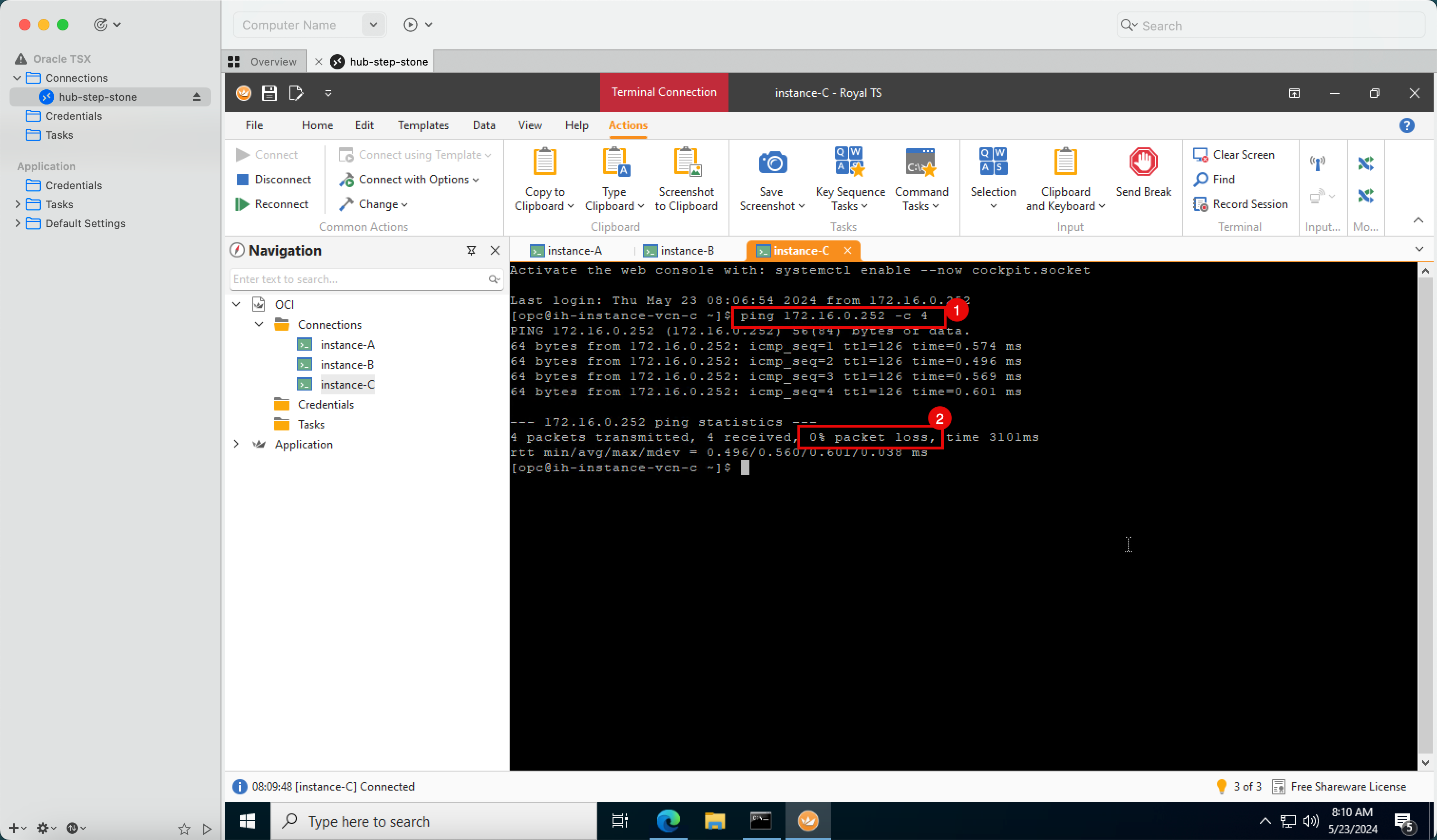

Tâche 8.4 : Effectuer une commande ping du VCN satellite au VCN central

Maintenant, nous avons une connexion stable à partir des rayons, nous pouvons effectuer des tests ping à partir des instances du VCN satellite.

-

En raison de la configuration de l'acheminement :

- Le trafic sera envoyé à la passerelle DRG.

- La passerelle DRG achemine ensuite le trafic vers le pare-feu pfSense.

- Le pare-feu pfSense autorise ou refuse le trafic en fonction des règles de pare-feu configurées.

- Lorsque le trafic ICMP est accepté, il achemine le trafic vers le hub-step-stone.

- Effectuez une commande ping sur la pierre d'étape hub à partir de l'instance VCN spoke A.

- Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

- Effectuez une commande ping sur la pierre d'étape hub à partir de l'instance VCN spoke B.

- Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

- Effectuez une commande ping sur la pierre d'étape hub à partir de l'instance VCN spoke C.

- Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

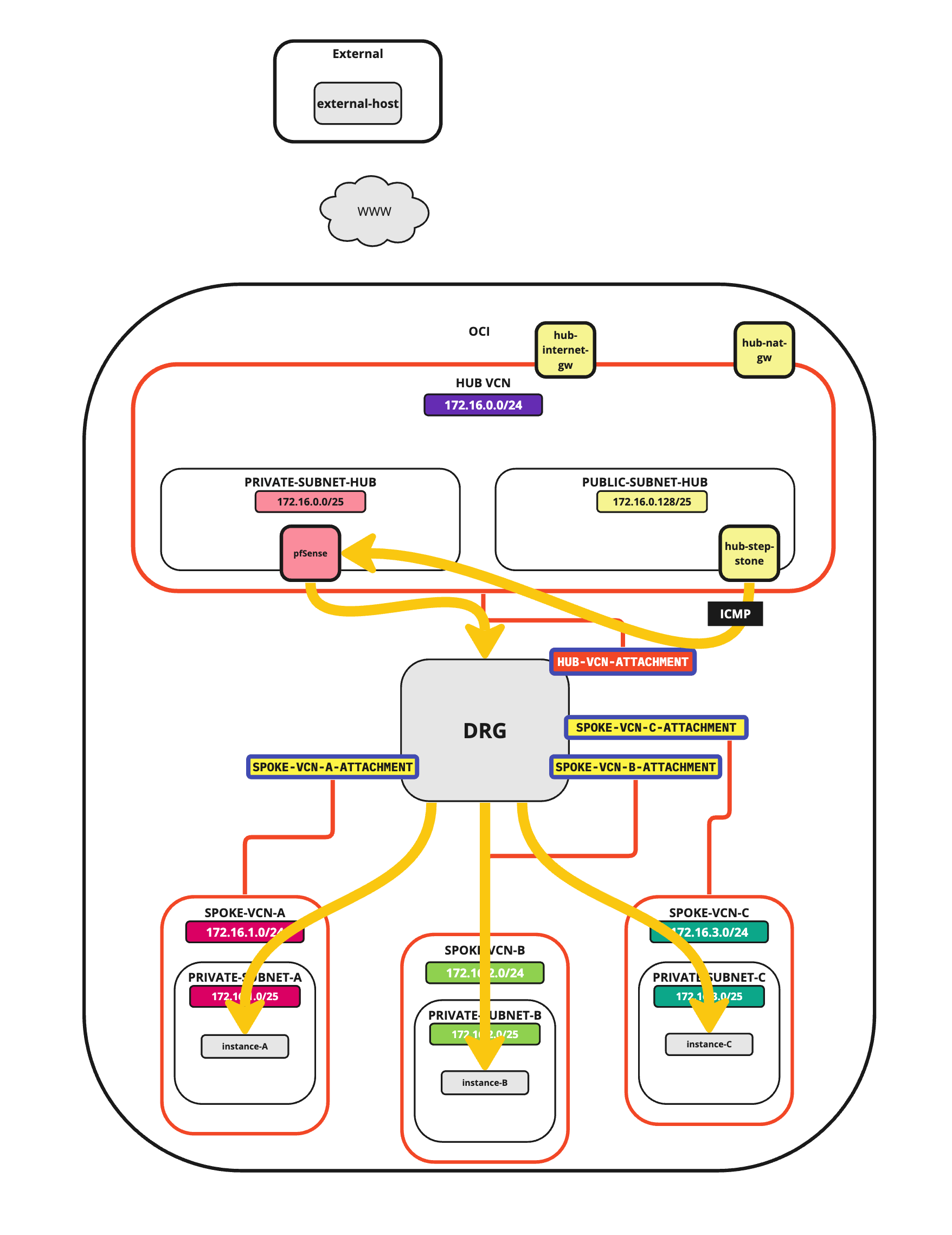

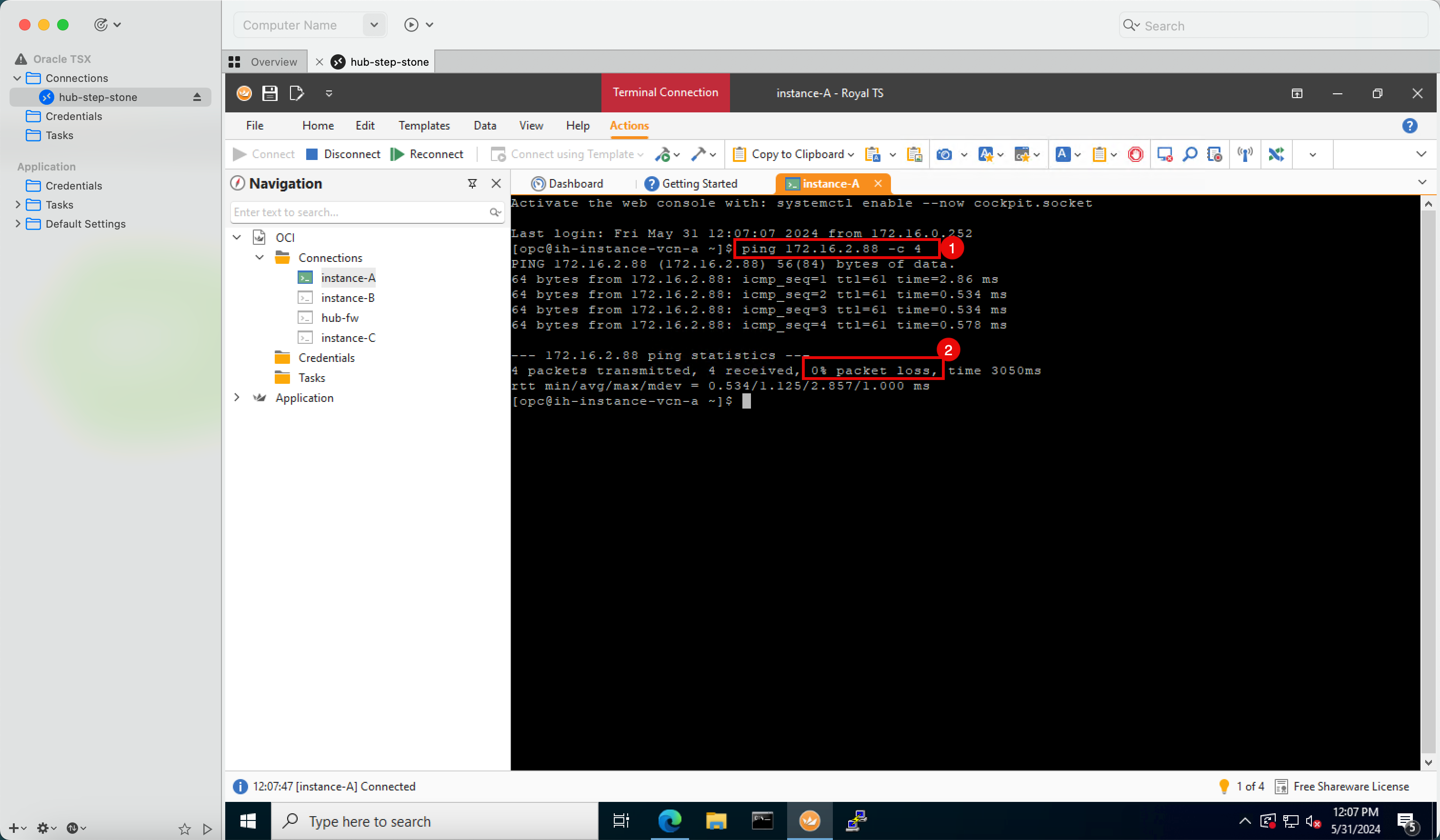

Tâche 8.5 : Effectuer une commande ping du VCN satellite A vers le VCN satellite B

Un autre test de ping que nous pouvons faire est d'un parlé à un autre parlé.

-

En raison de la configuration de l'acheminement :

- Le trafic sera envoyé à la passerelle DRG à partir du VCN satellite A.

- La passerelle DRG achemine ensuite le trafic vers le pare-feu pfSense.

- Le pare-feu pfSense autorise ou refuse le trafic en fonction des règles de pare-feu configurées.

- Lorsque le trafic ICMP est accepté, il achemine le trafic vers la passerelle de routage dynamique

- La passerelle DRG acheminera le trafic vers le VCN satellite B.

- Effectuez une commande ping sur l'instance du VCN satellite B à partir de l'instance du VCN satellite A.

- Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

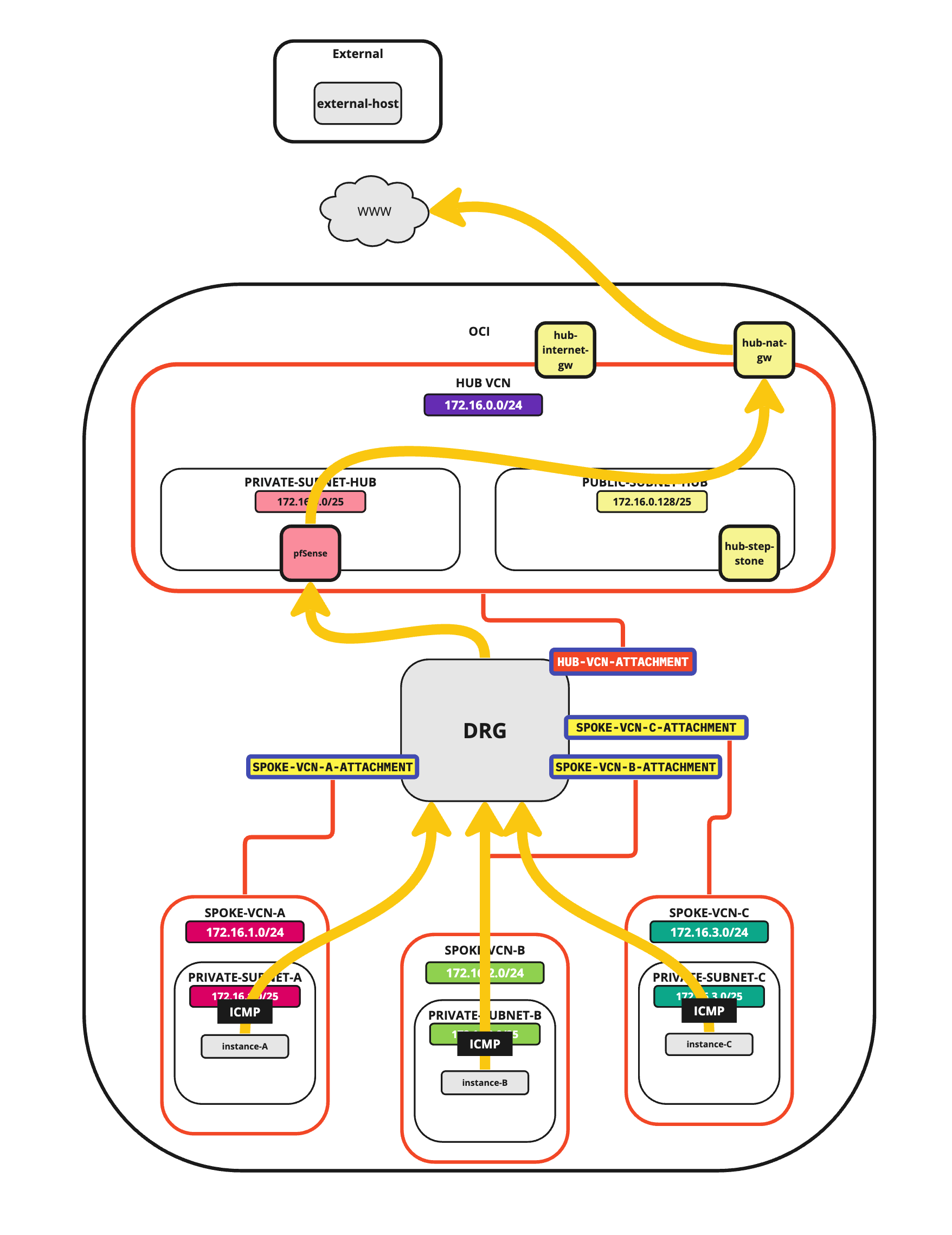

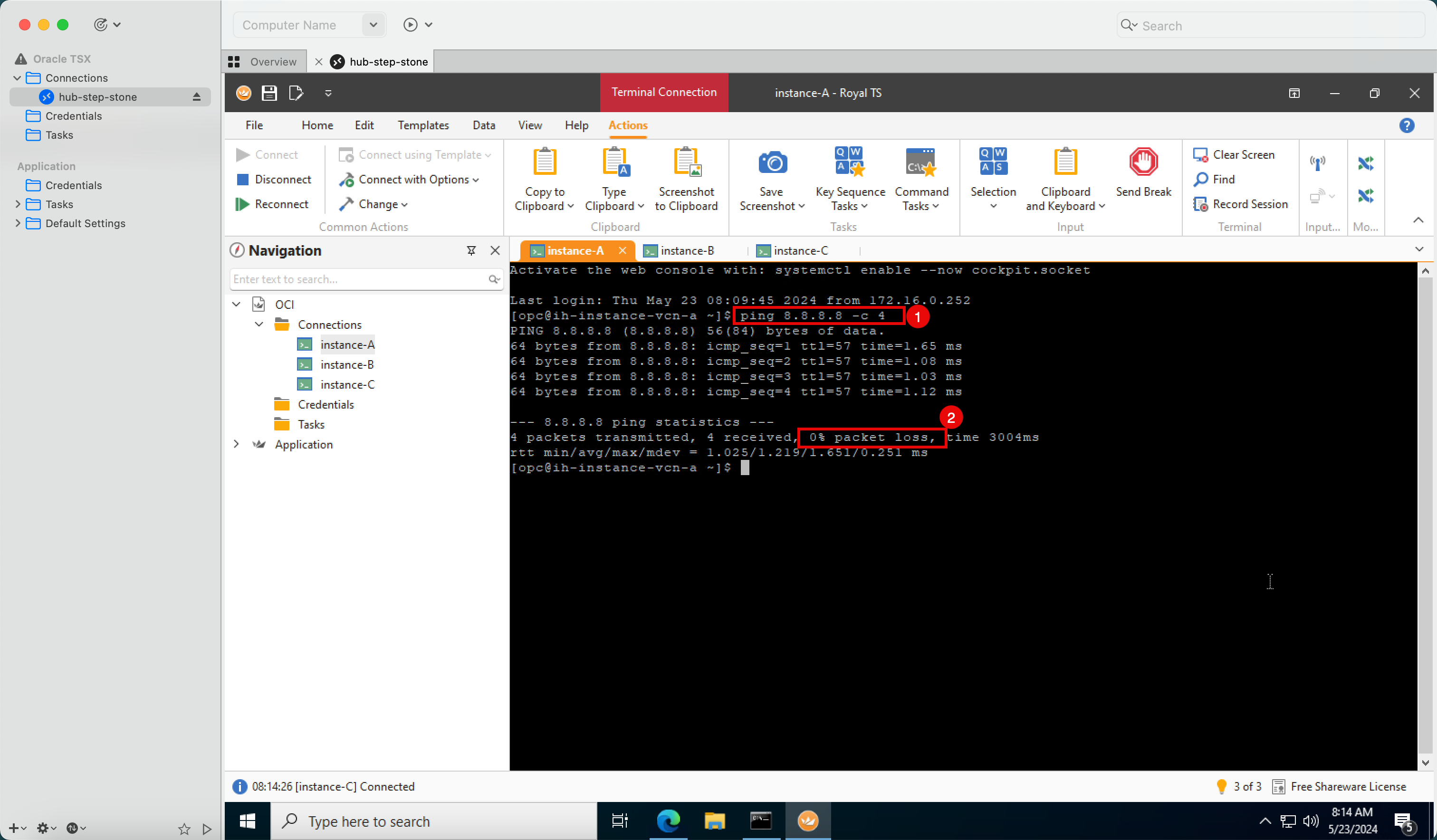

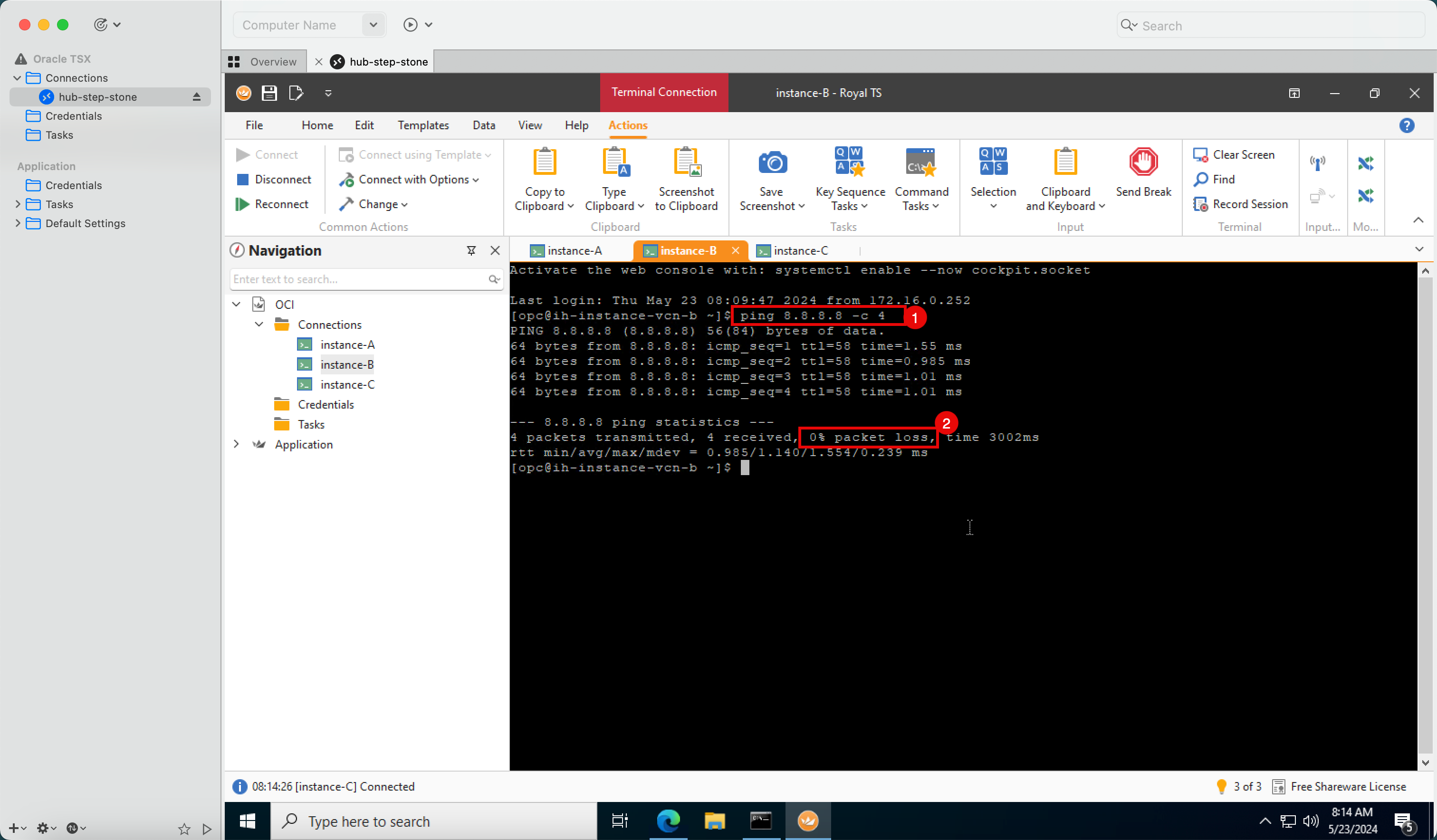

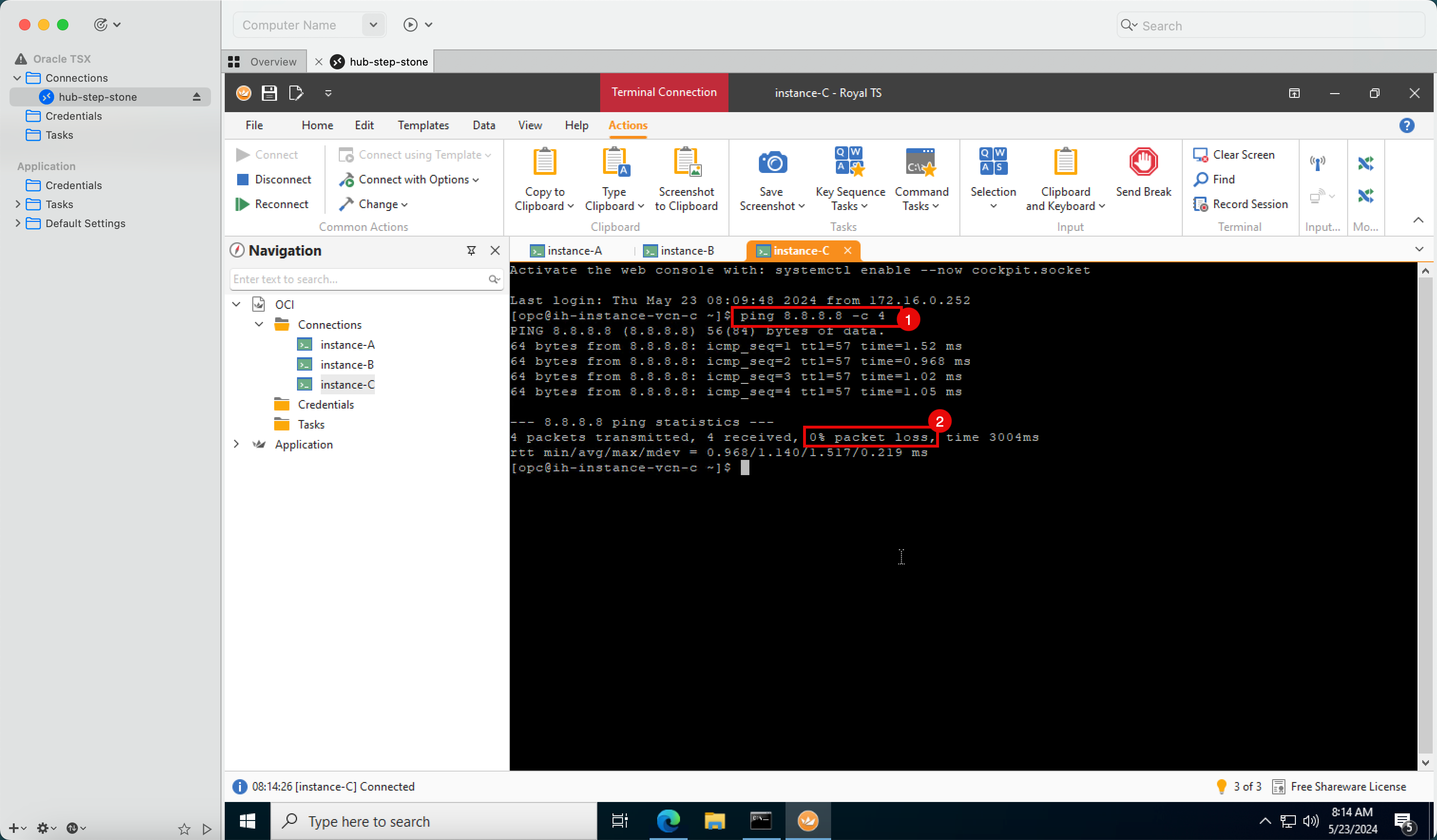

Tâche 8.6 : Effectuer une commande ping du VCN satellite vers Internet

Effectuez des tests ping à partir des instances du VCN satellite vers Internet.

-

En raison de la configuration de l'acheminement :

- Le trafic sera envoyé à la passerelle DRG.

- La passerelle DRG achemine ensuite le trafic vers le pare-feu pfSense.

- le pare-feu pfSense autorise ou refuse le trafic en fonction des règles de pare-feu configurées.

- Lorsque le trafic ICMP est accepté, il achemine le trafic vers la passerelle NAT.

- La passerelle NAT acheminera le trafic vers Internet.

- Effectuez une commande ping sur le serveur DNS de Google

8.8.8.8à partir de l'instance VCN spoke A. - Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

- Effectuez une commande ping sur le serveur DNS de Google

8.8.8.8à partir de l'instance du VCN satellite B. - Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

- Effectuez une commande ping sur le serveur DNS de Google

8.8.8.8à partir de l'instance du VCN satellite C. - Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

Tâche 8.7 : Connexion du VCN satellite à Internet

Nous avons fait un test ping de base. Maintenant, nous devons ouvrir la liste de sécurité de trafic entrant du VCN central pour autoriser tout le trafic TCP vers Internet, car notre inspection de pare-feu est effectuée par le pare-feu pfSense et il n'est pas logique d'avoir plusieurs couches de sécurité de pare-feu, sauf si cela est nécessaire.

Mettre à jour la liste de sécurité du VCN central

Allez à la console OCI, cliquez sur Réseau et sur Réseaux en nuage virtuels.

-

Cliquez sur le VCN central.

- Cliquez sur Listes de sécurité.

- Cliquez sur Liste de sécurité par défaut pour le VCN HUB.

-

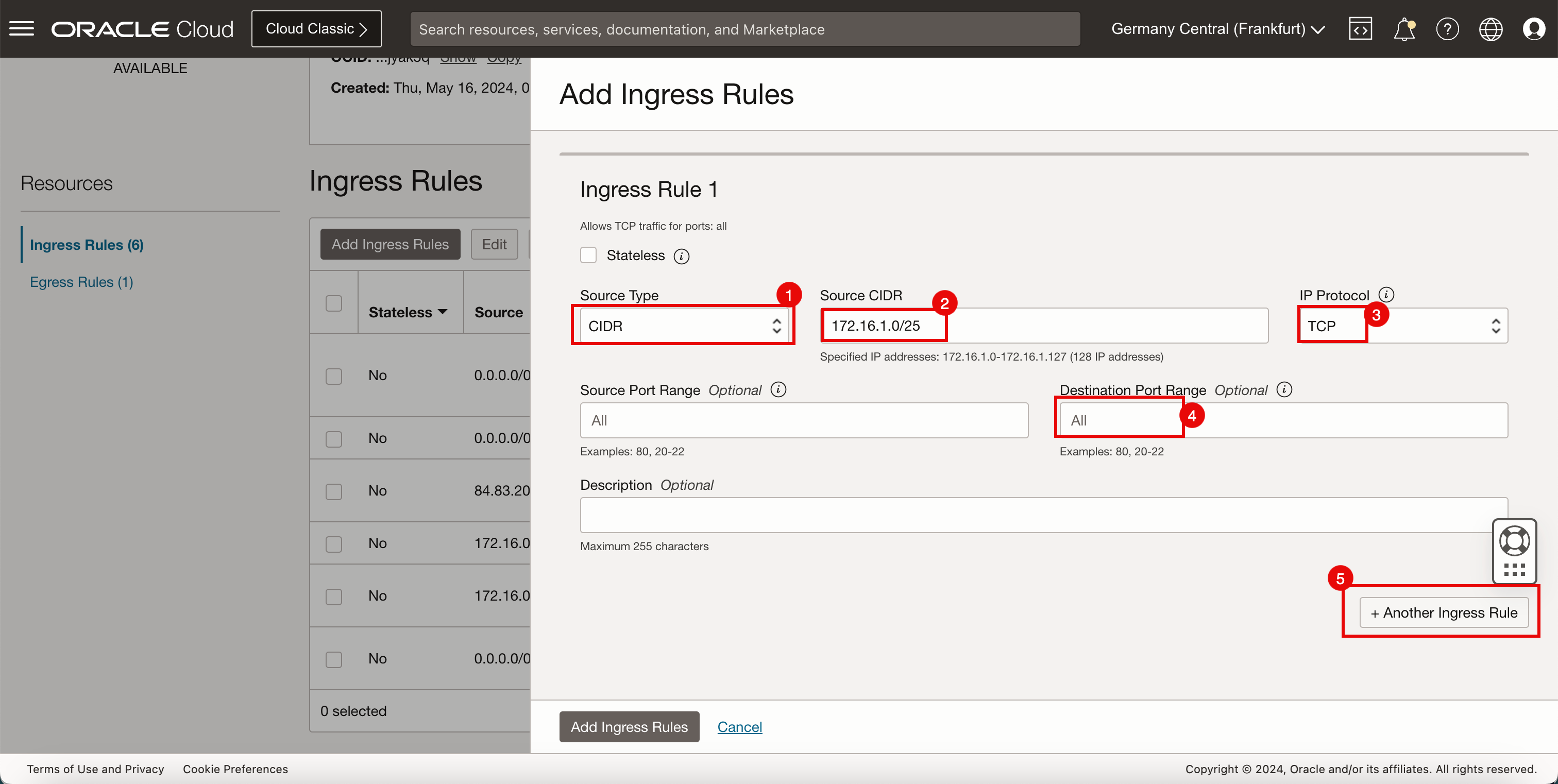

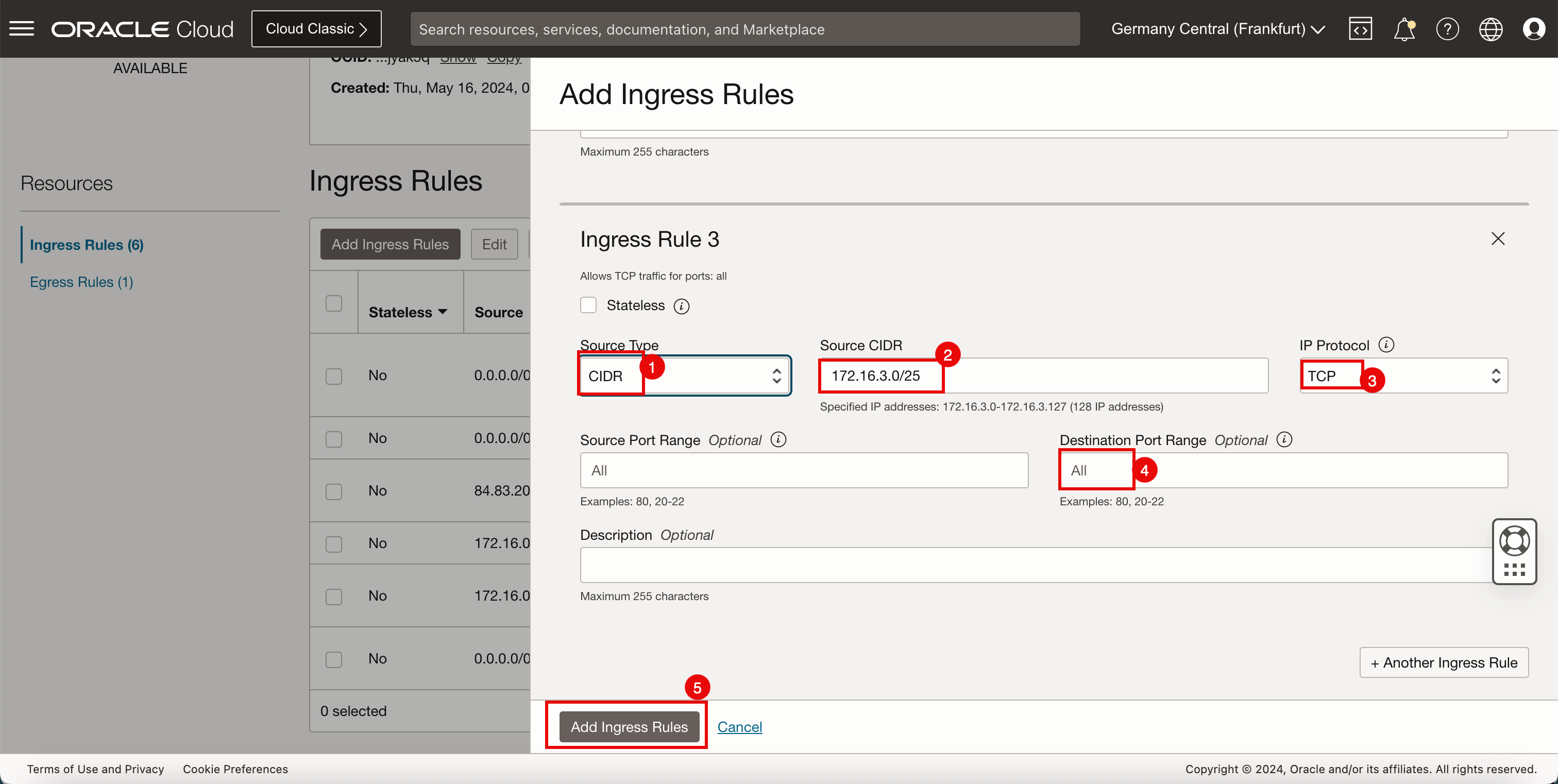

Cliquez sur Ajouter des règles de trafic entrant.

- Dans Type de source, sélectionnez CIDR.

- Dans CIDR source, entrez

172.16.1.0/25. - Dans Protocole IP, sélectionnez TCP.

- Dans Intervalle de ports de destination, entrez Tout.

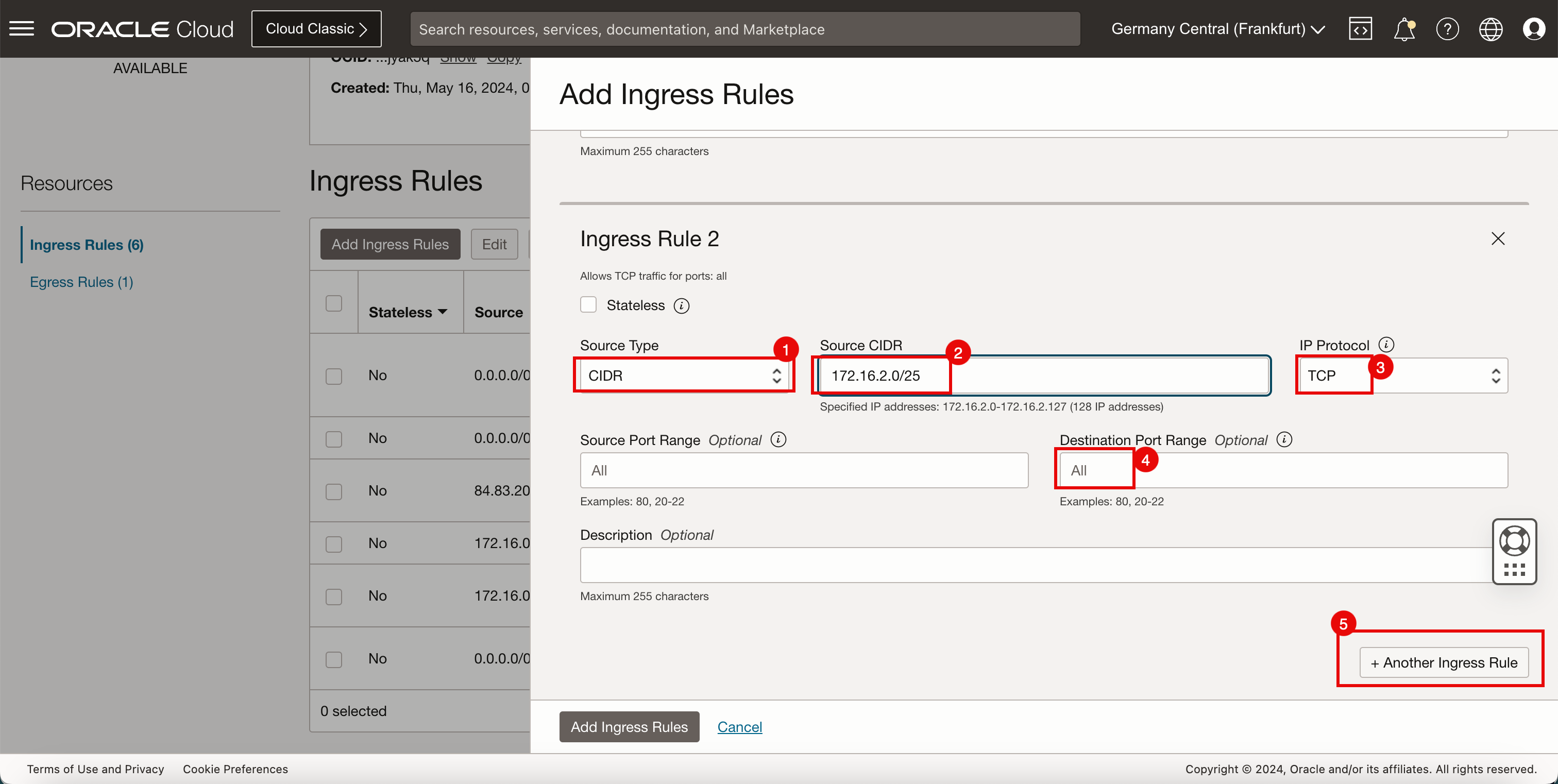

- Cliquez sur + Une autre règle de trafic entrant.

- Dans Type de source, sélectionnez CIDR.

- Dans CIDR source, entrez

172.16.2.0/25. - Dans Protocole IP, sélectionnez TCP.

- Dans Intervalle de ports de destination, entrez Tout.

- Cliquez sur + Une autre règle de trafic entrant.

- Dans Type de source, sélectionnez CIDR.

- Dans CIDR source, entrez

172.16.3.0/25. - Dans Protocole IP, sélectionnez TCP.

- Dans Intervalle de ports de destination, entrez Tout.

- Cliquez sur + Une autre règle de trafic entrant.

-

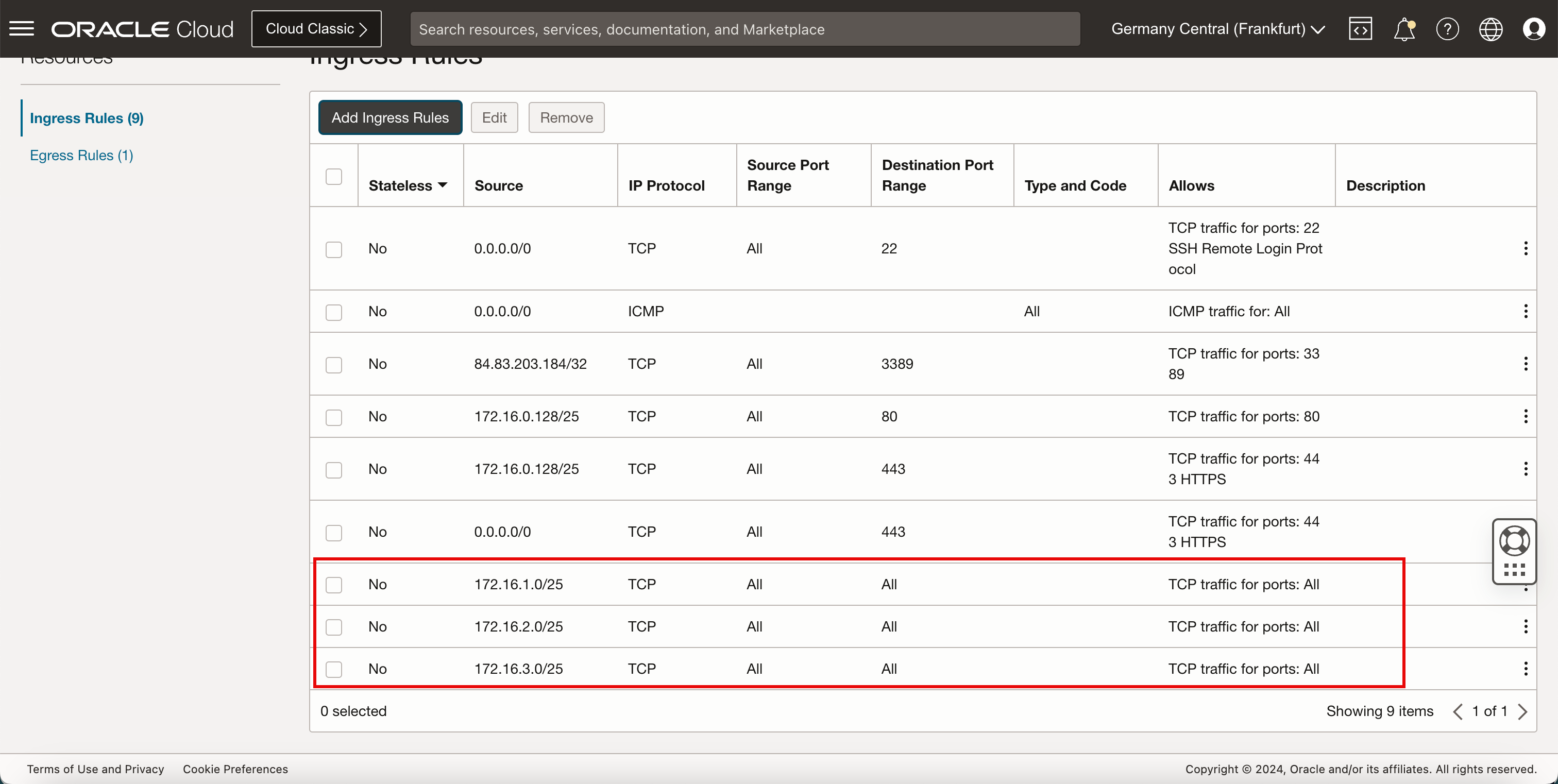

Notez que toutes les règles sont présentes.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

Vérifiez le pare-feu pfSense

-

Pour faciliter les tests, nous avons ajouté une règle au pare-feu pfSense pour autoriser tout le trafic.

-

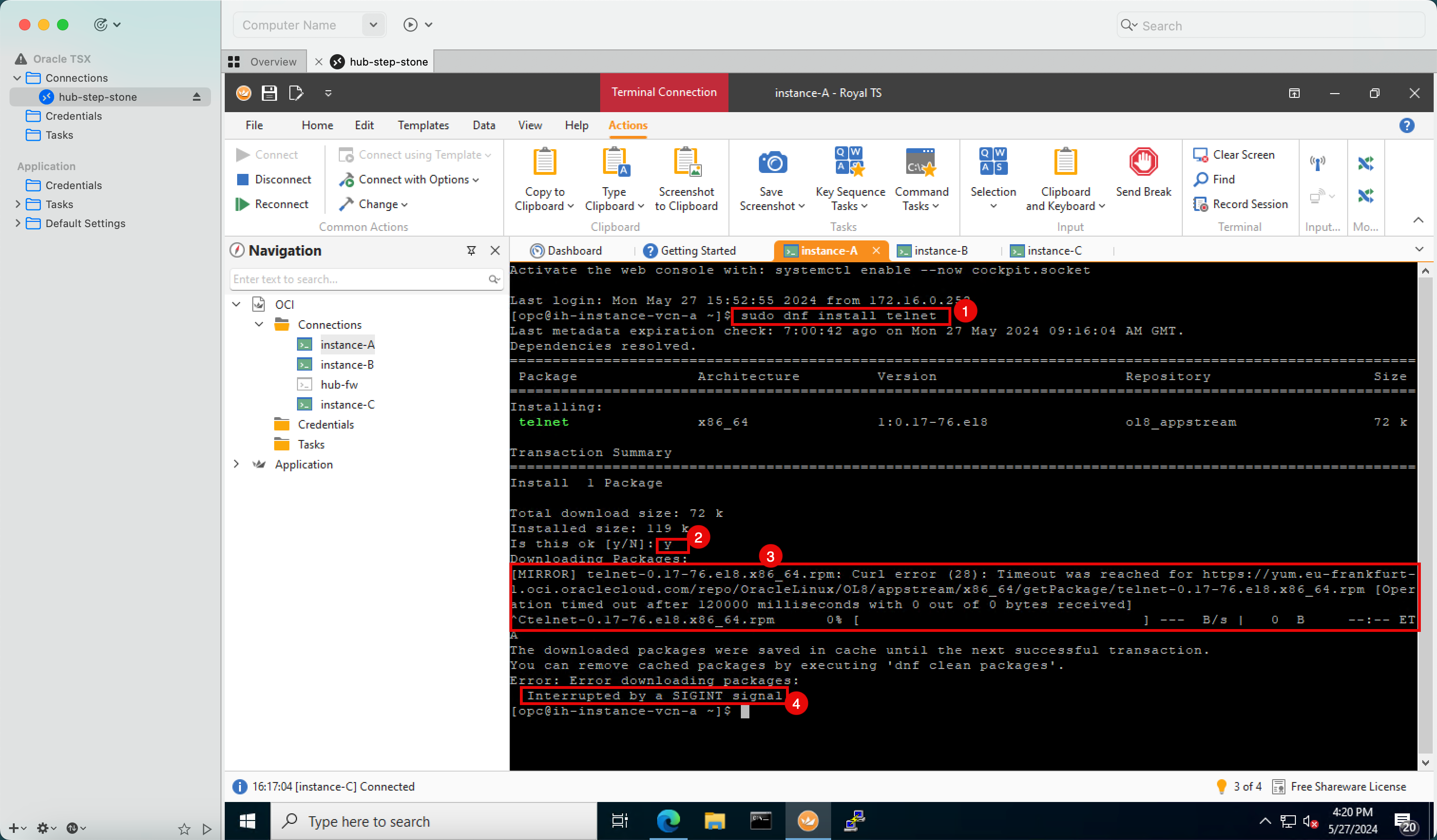

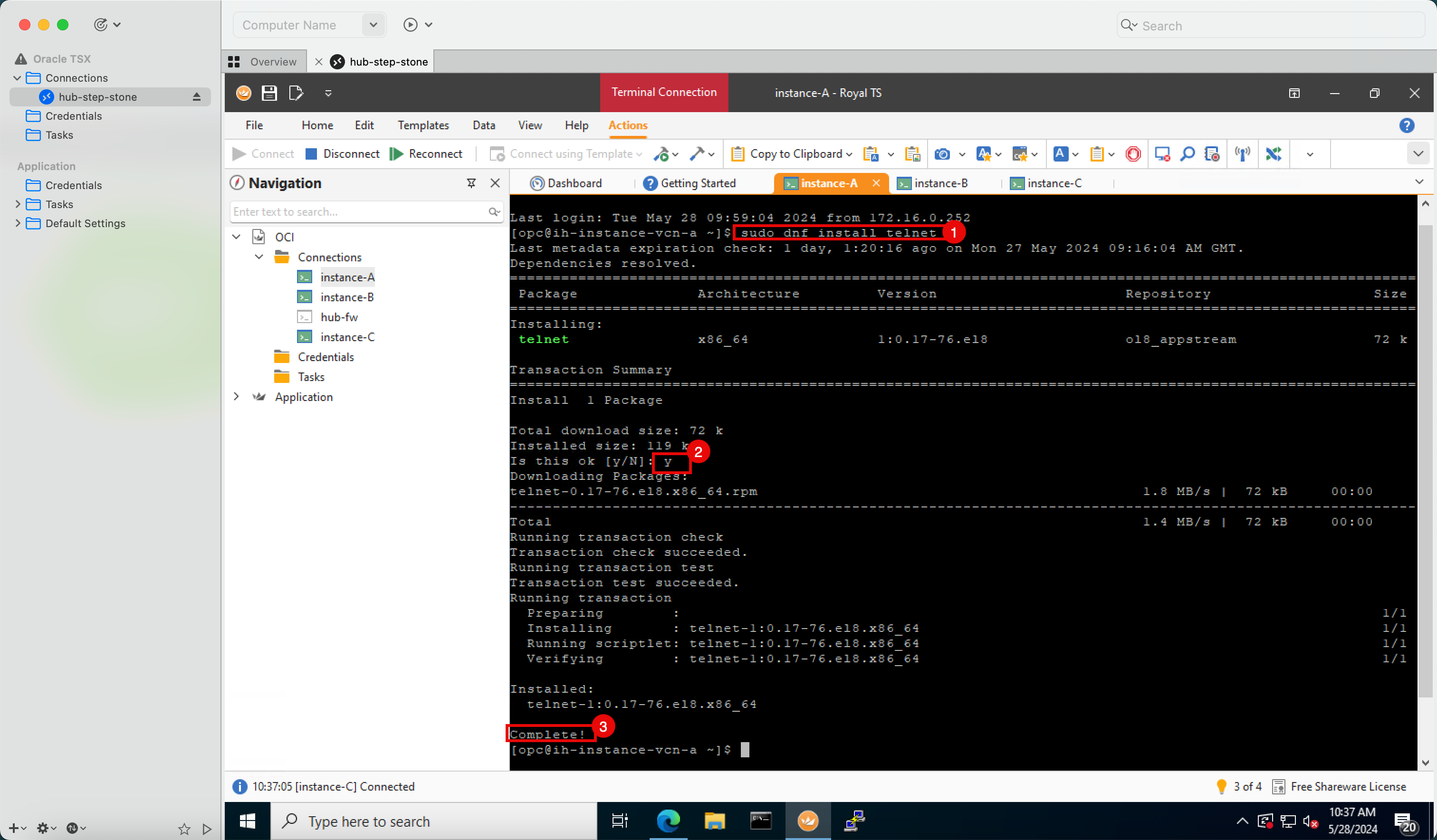

Installez une application simple sur le VCN satellite Une instance appelée Telnet.

- Exécutez la commande

sudo dnf install telnetpour installer Telnet dans l'instance du VCN satellite A. - Dans Est-ce correct, entrez O.

- Notez que la connexion expire.

- Cliquez sur CTRL + C pour arrêter la demande.

- Exécutez la commande

L'installation et la mise à niveau de logiciels ou d'une instance de calcul basée sur Oracle Linux ne se font pas par Internet.

Pour installer un logiciel sur une instance Oracle Linux, Oracle ne permet de le faire qu'à partir de leurs référentiels logiciels et ceux-ci sont accessibles à l'aide de la passerelle de service.

Notre prochaine et dernière tâche consiste à créer une passerelle de service et à configurer le routage pour acheminer le trafic des services Oracle au moyen de cette nouvelle passerelle de service.

Tâche 8.8 : Permettre aux instances Linux d'installer et de mettre à jour le logiciel à l'aide de la passerelle de service

Nous n'avons pas encore configuré le routage pour les services OCI.

-

Après avoir configuré le routage :

- Le trafic sera envoyé à la passerelle DRG.

- La passerelle DRG acheminera ensuite le trafic vers la passerelle de service.

- De plus, la passerelle de service acheminera le trafic vers le réseau de services OCI.

-

Pour configurer le routage, allez à la console OCI, cliquez sur le menu hamburger dans le coin supérieur gauche, sur Réseau et sur Réseaux en nuage virtuels.

-

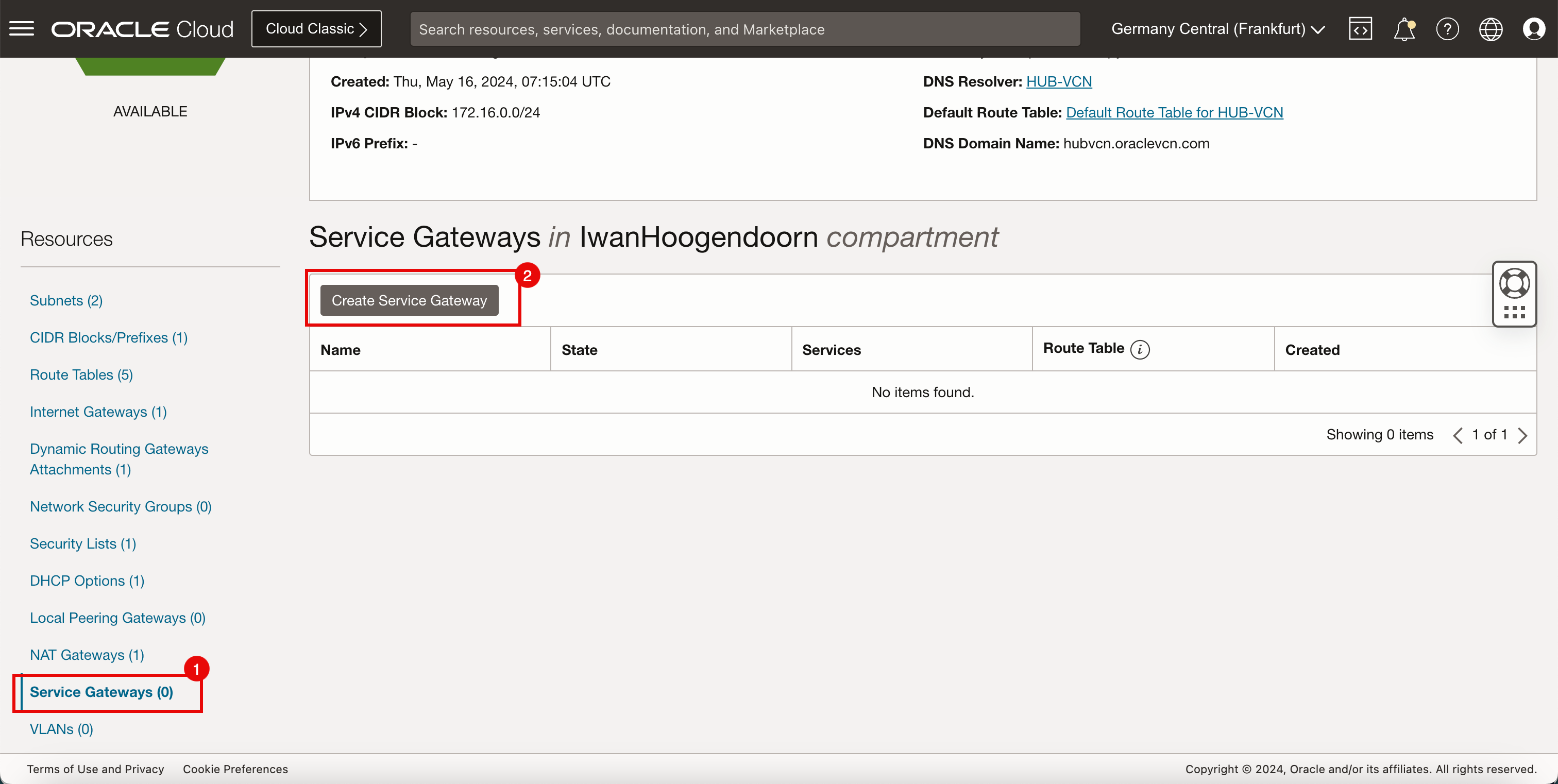

Cliquez sur VCN hub.

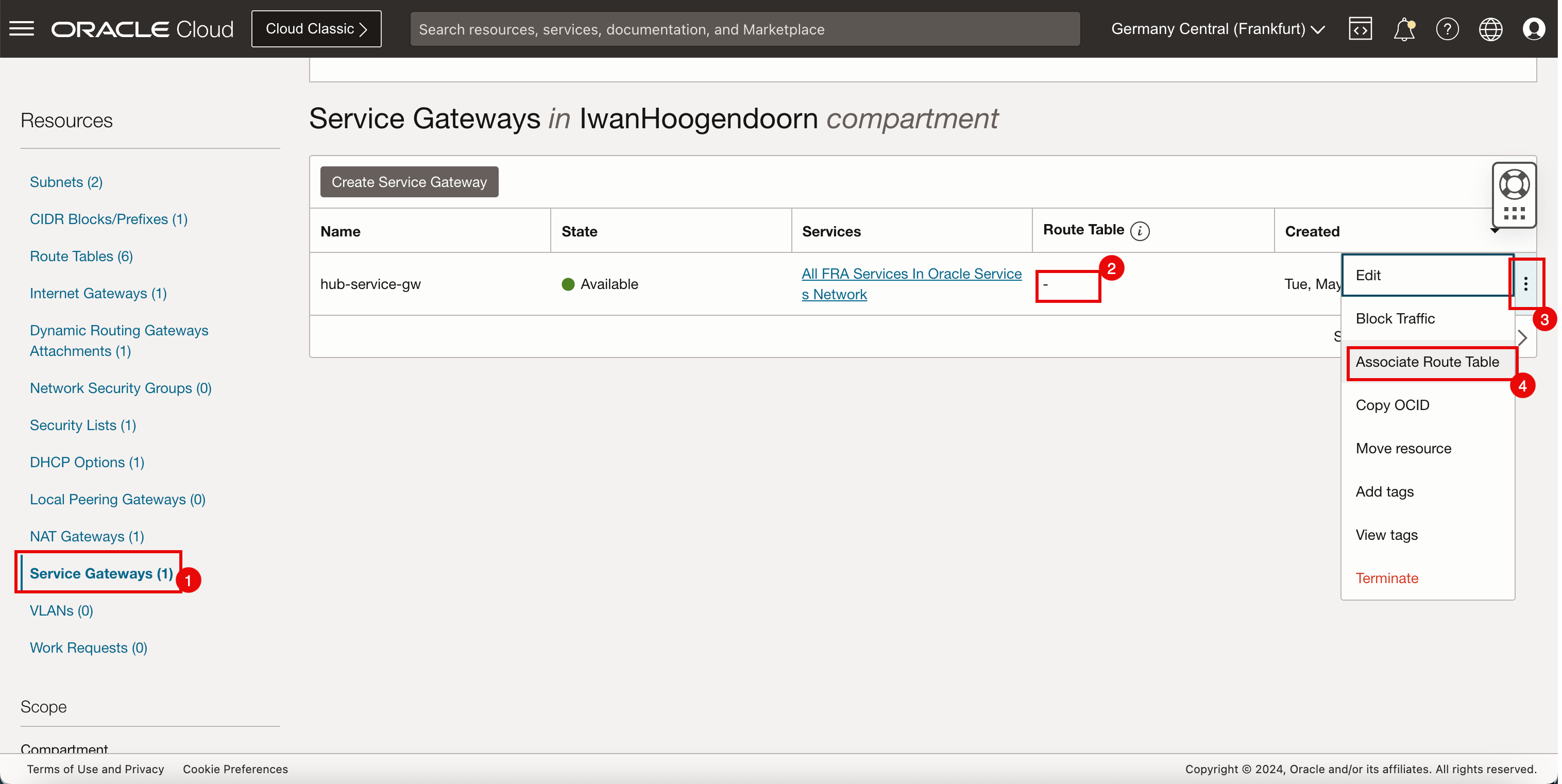

- Cliquez sur Passerelles de service.

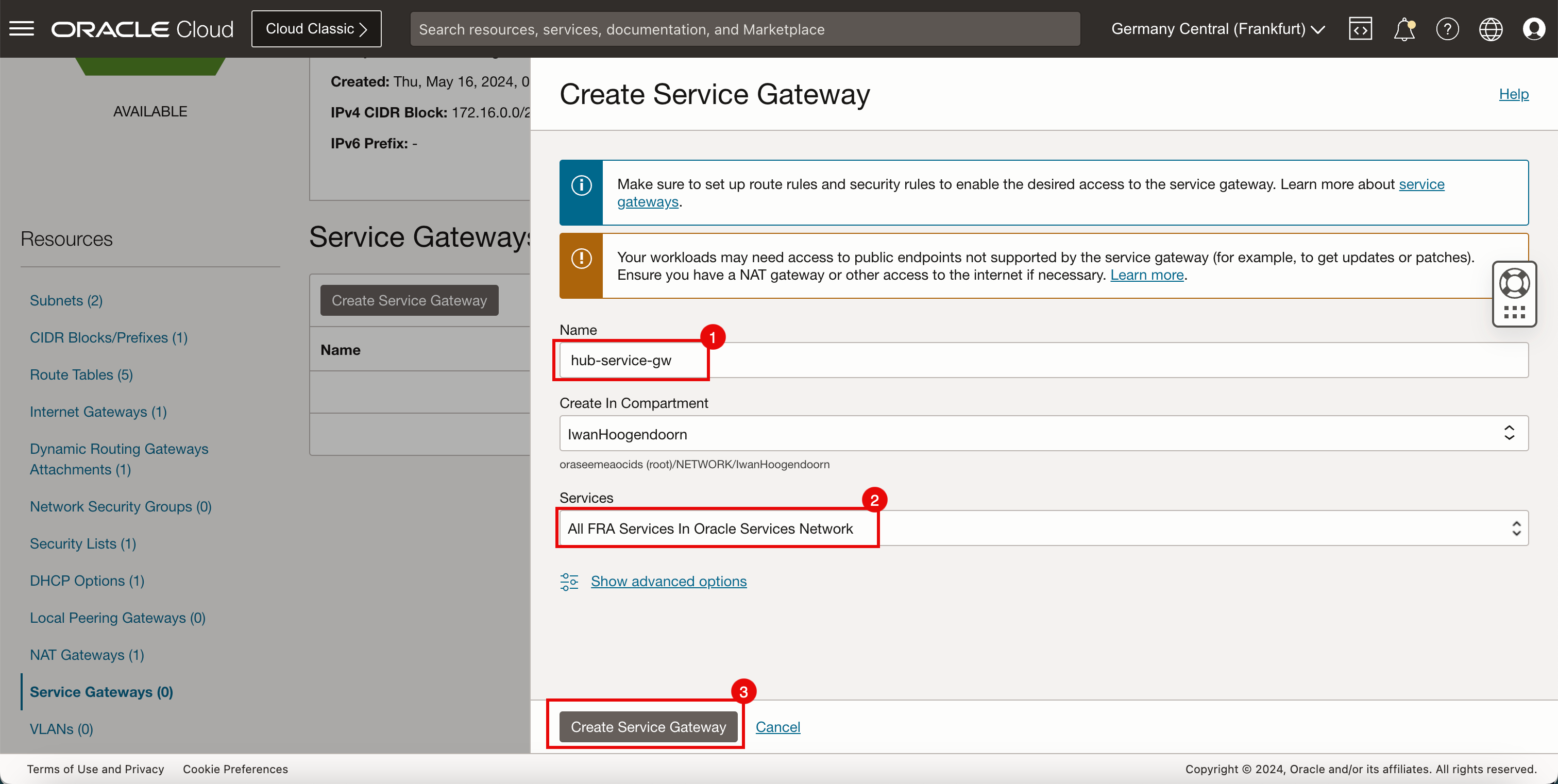

- Cliquez sur Créer une passerelle de service.

- Entrez le nom de la passerelle de service.

- Dans Services, sélectionnez Tous les services dans Oracle Services Network.

- Cliquez sur Créer une passerelle de service.

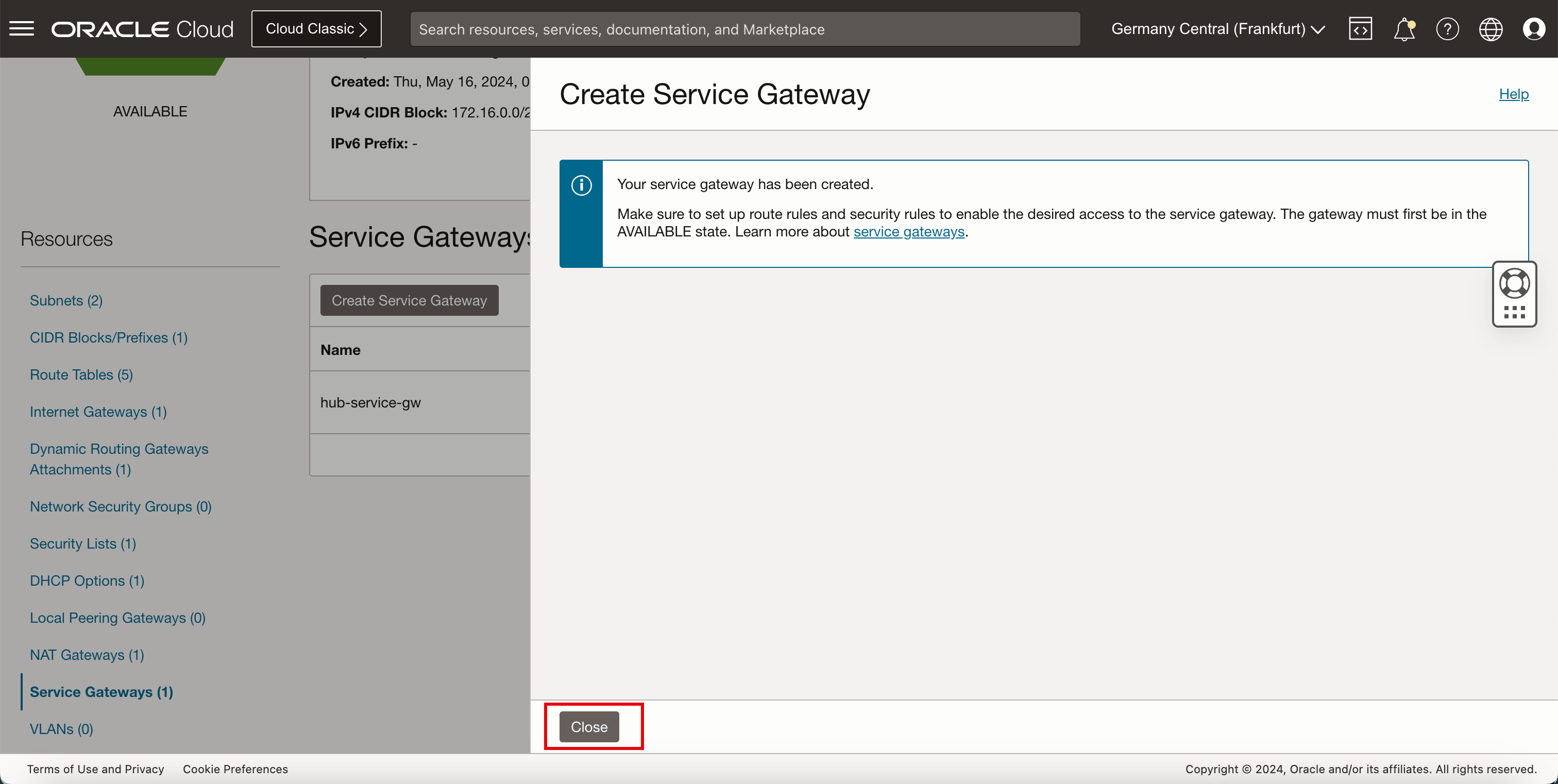

-

Cliquer sur Fermer.

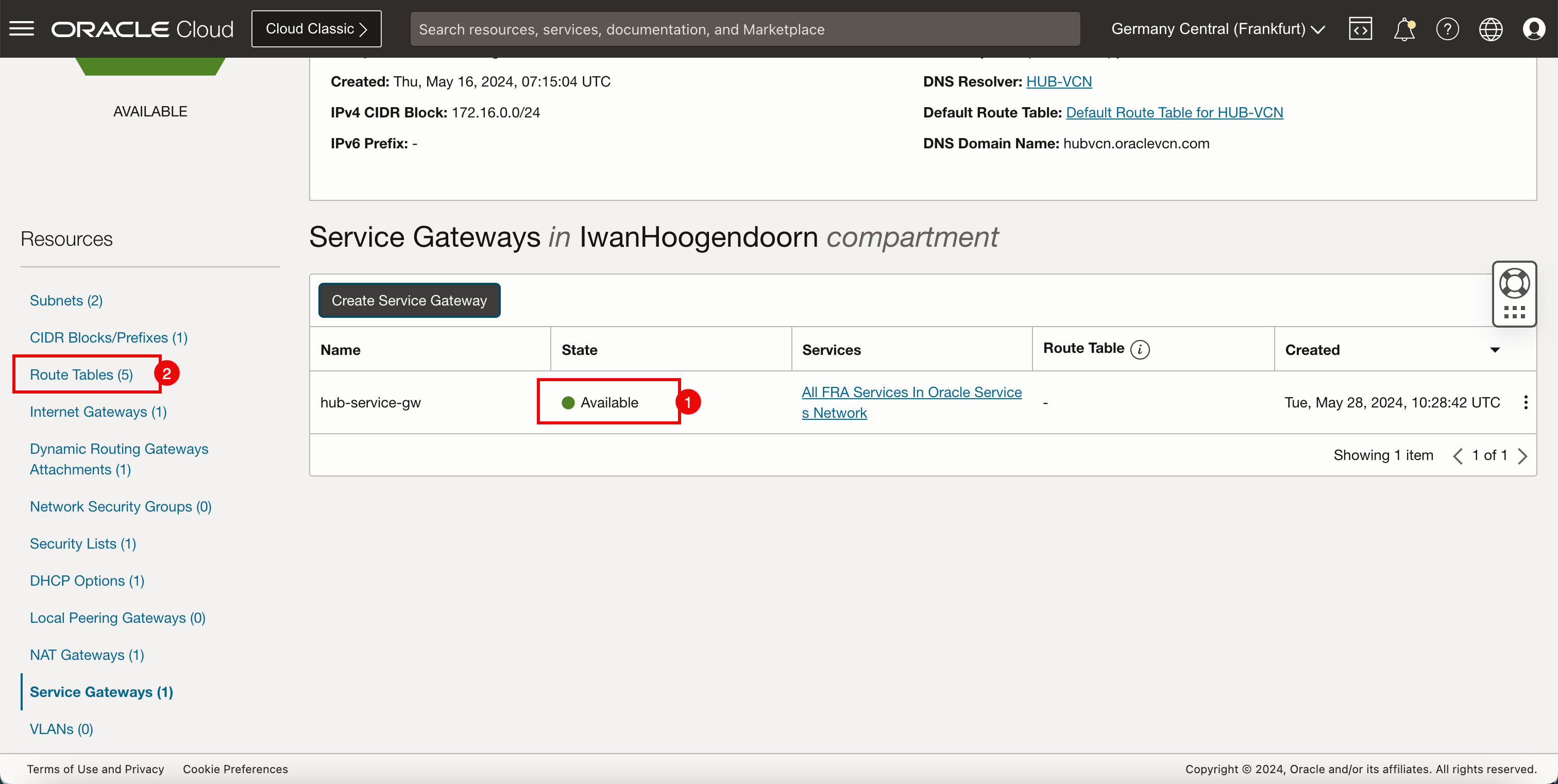

- Notez que la passerelle de services est disponible.

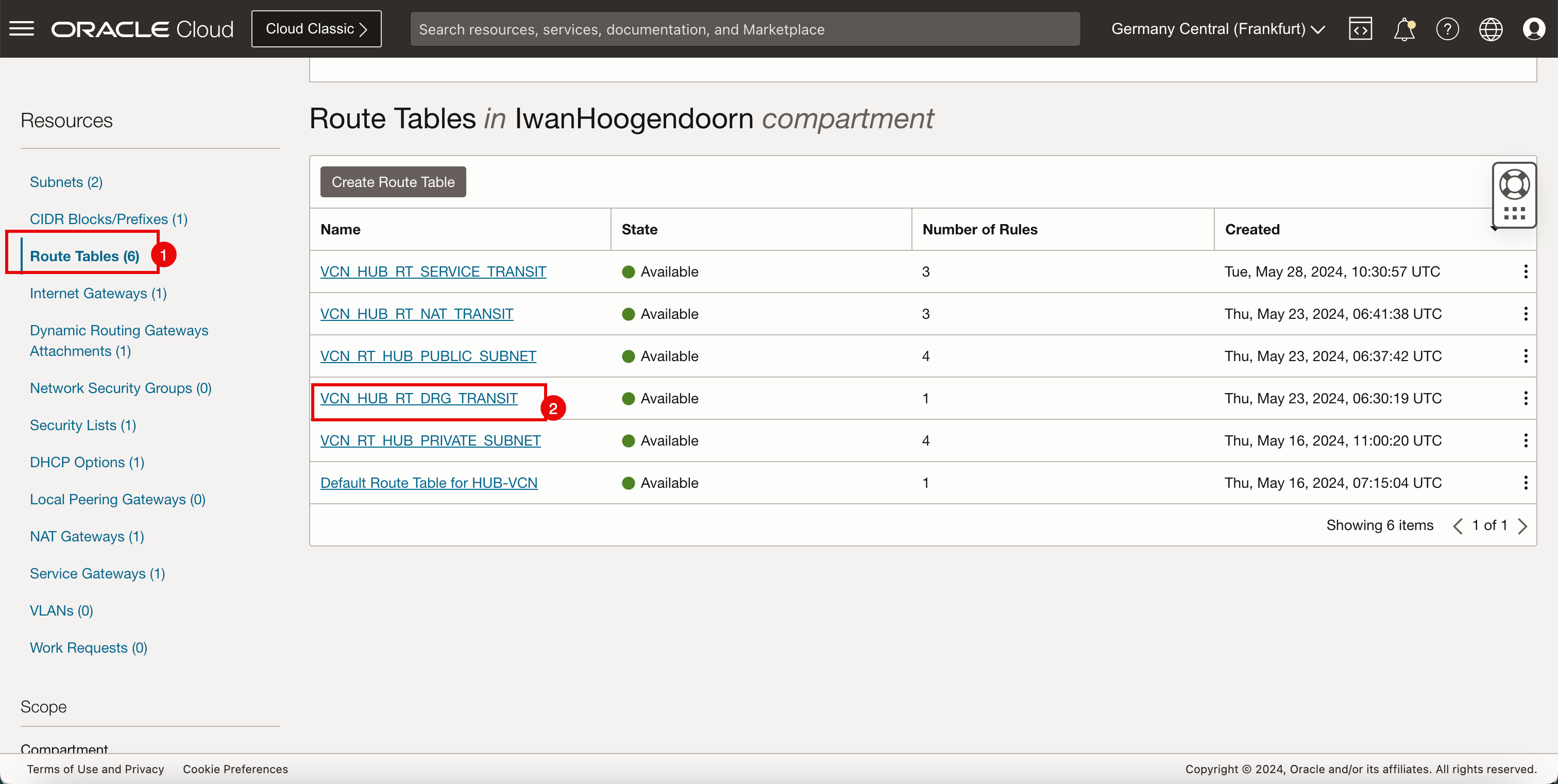

- Cliquez sur Tables de routage.

-

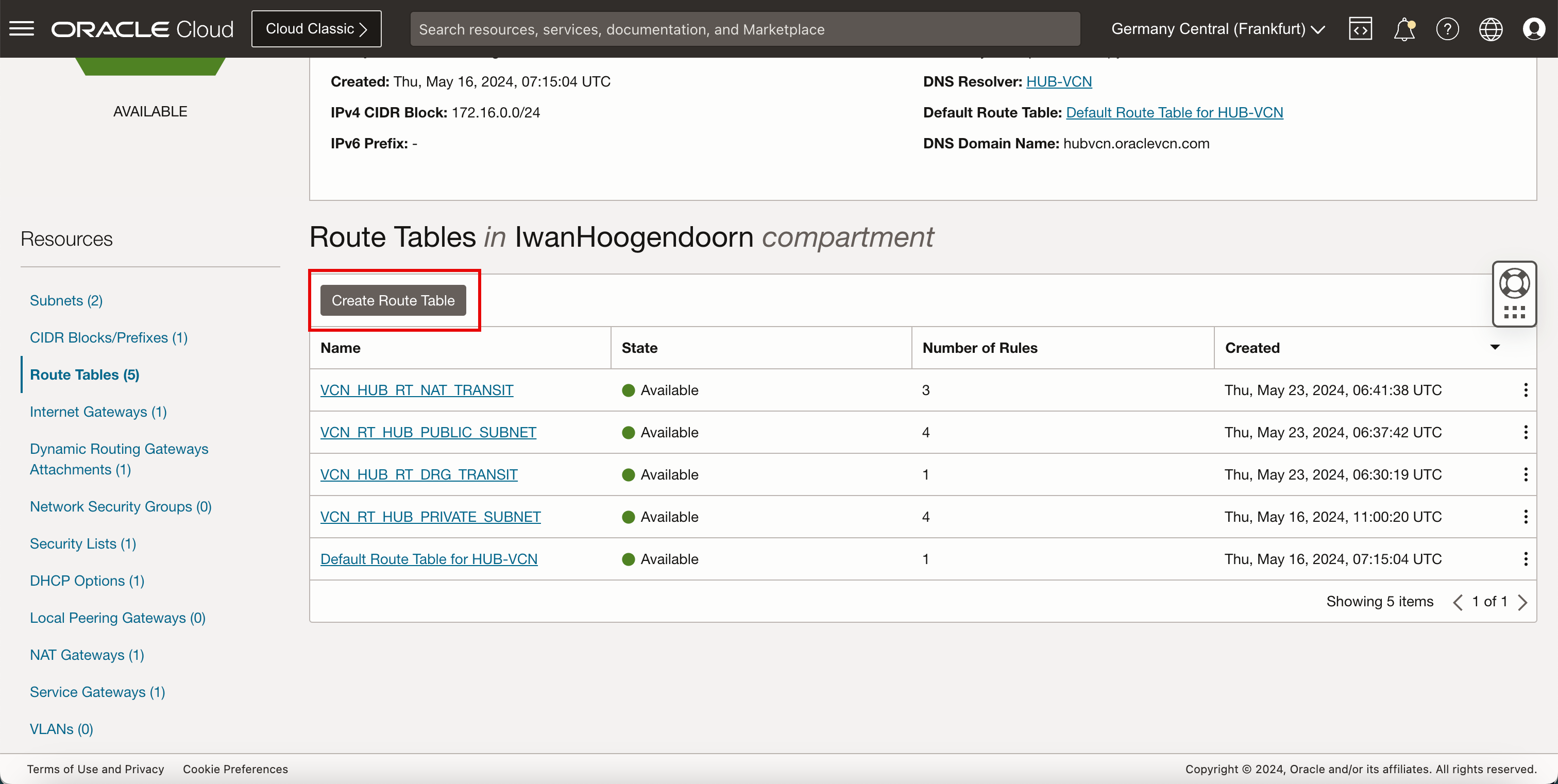

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

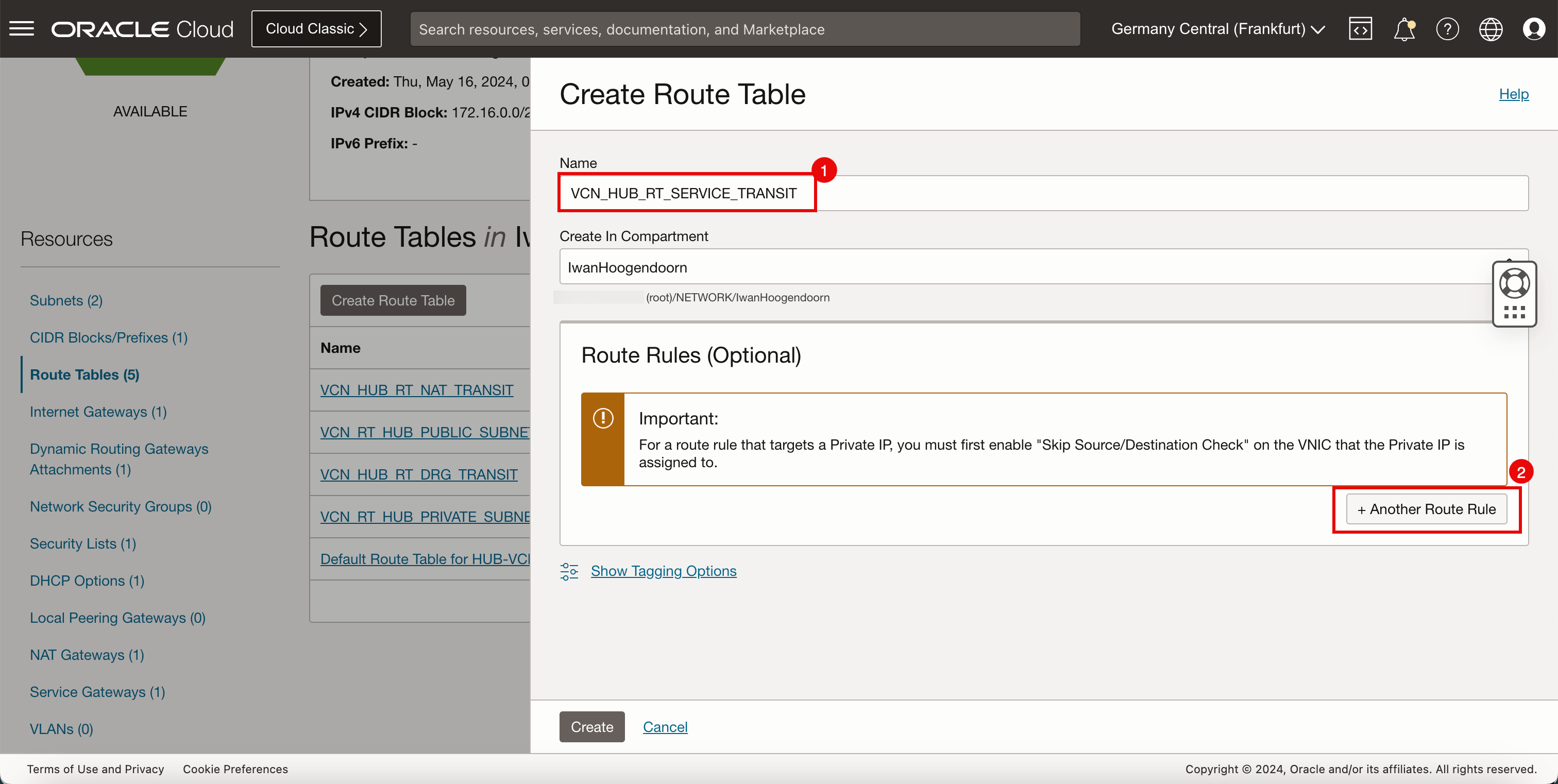

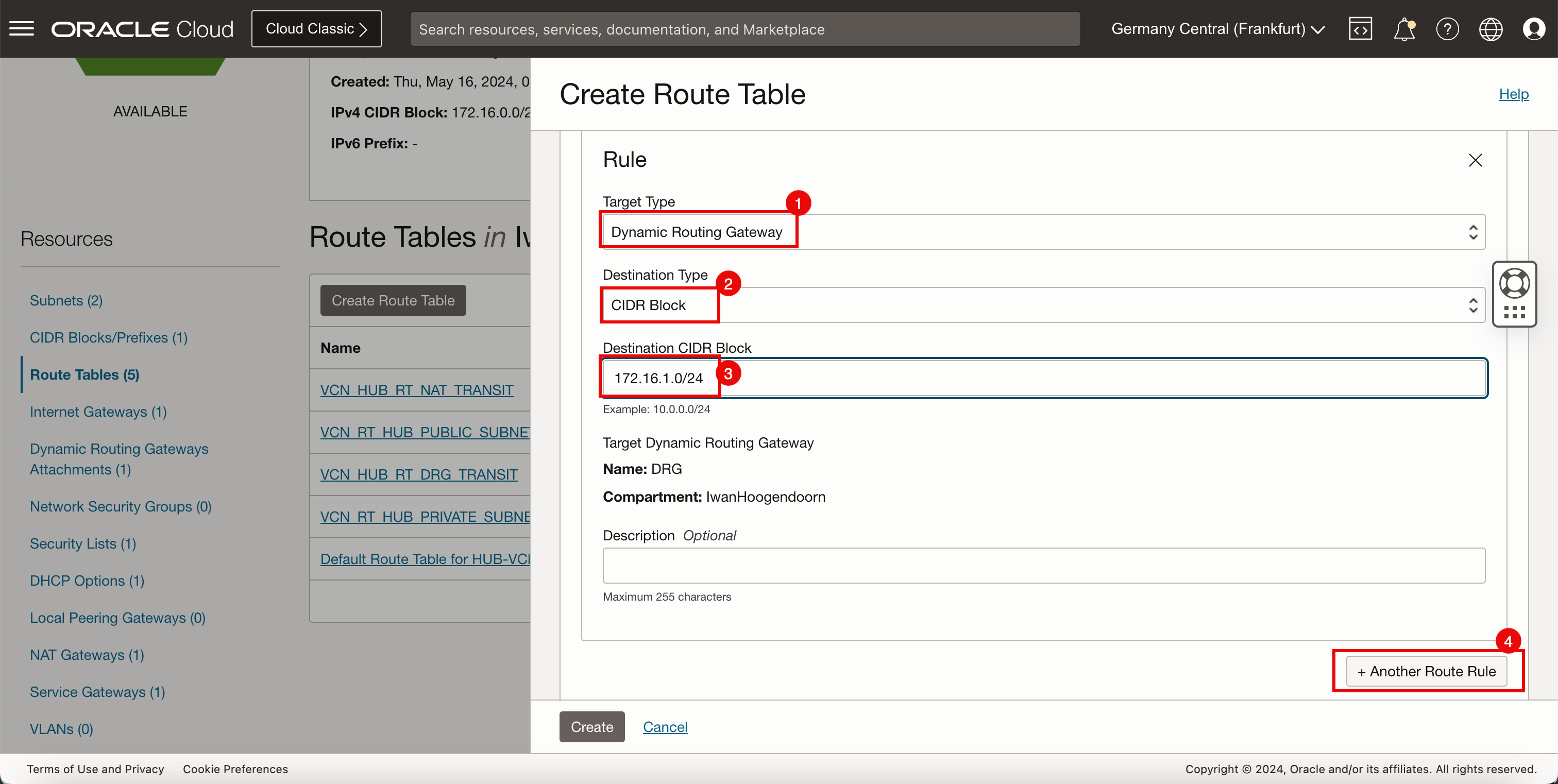

Créez une table de routage (

VCN_HUB_RT_SERVICE_TRANSIT) dans le VCN central.Destination Type de cible Cible Type de route 172.16.1.0/24 Passerelle de routage dynamique DRG Statique 172.16.2.0/24 Passerelle de routage dynamique DRG Statique 172.16.3.0/24 Passerelle de routage dynamique DRG Statique -

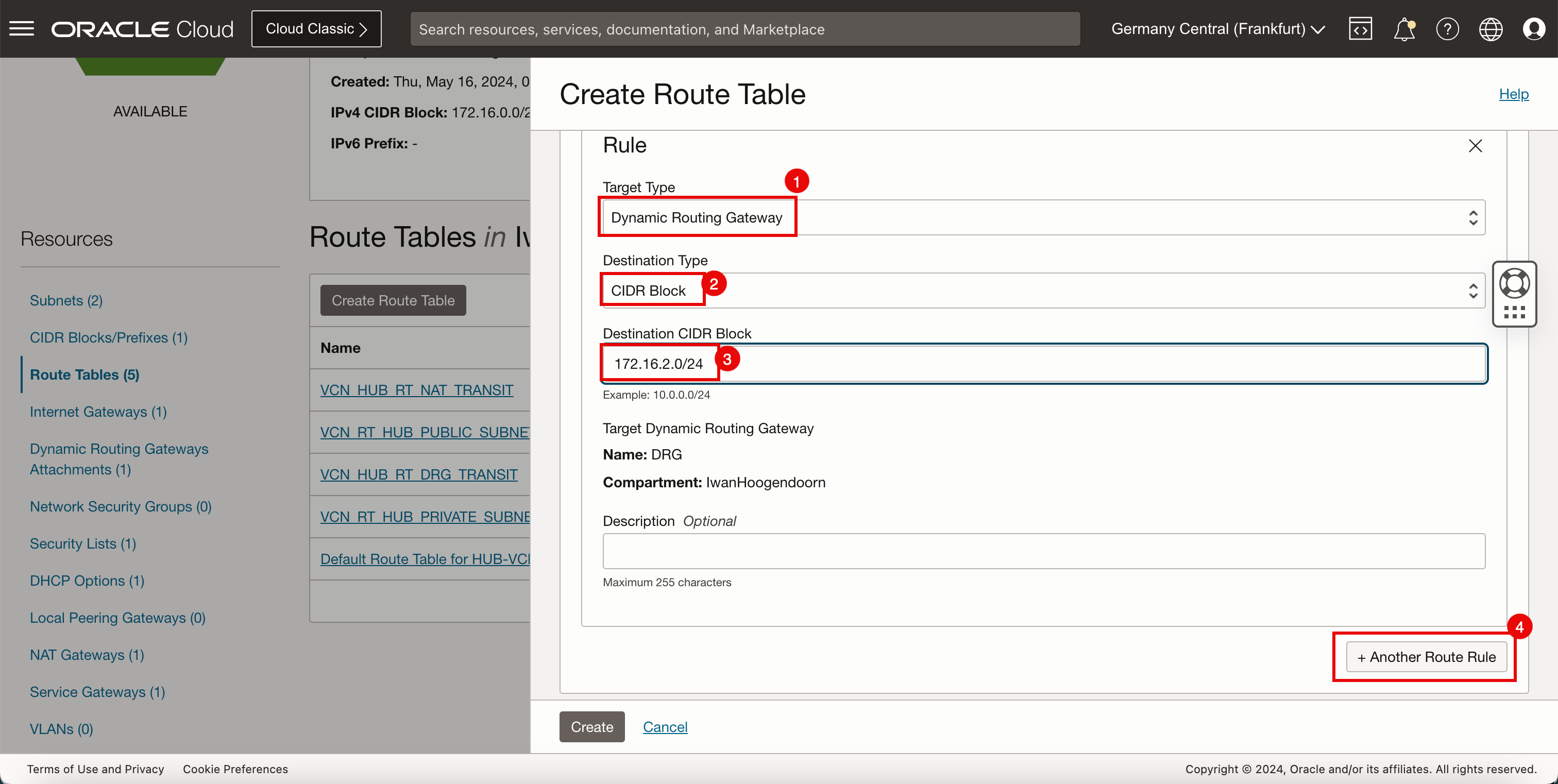

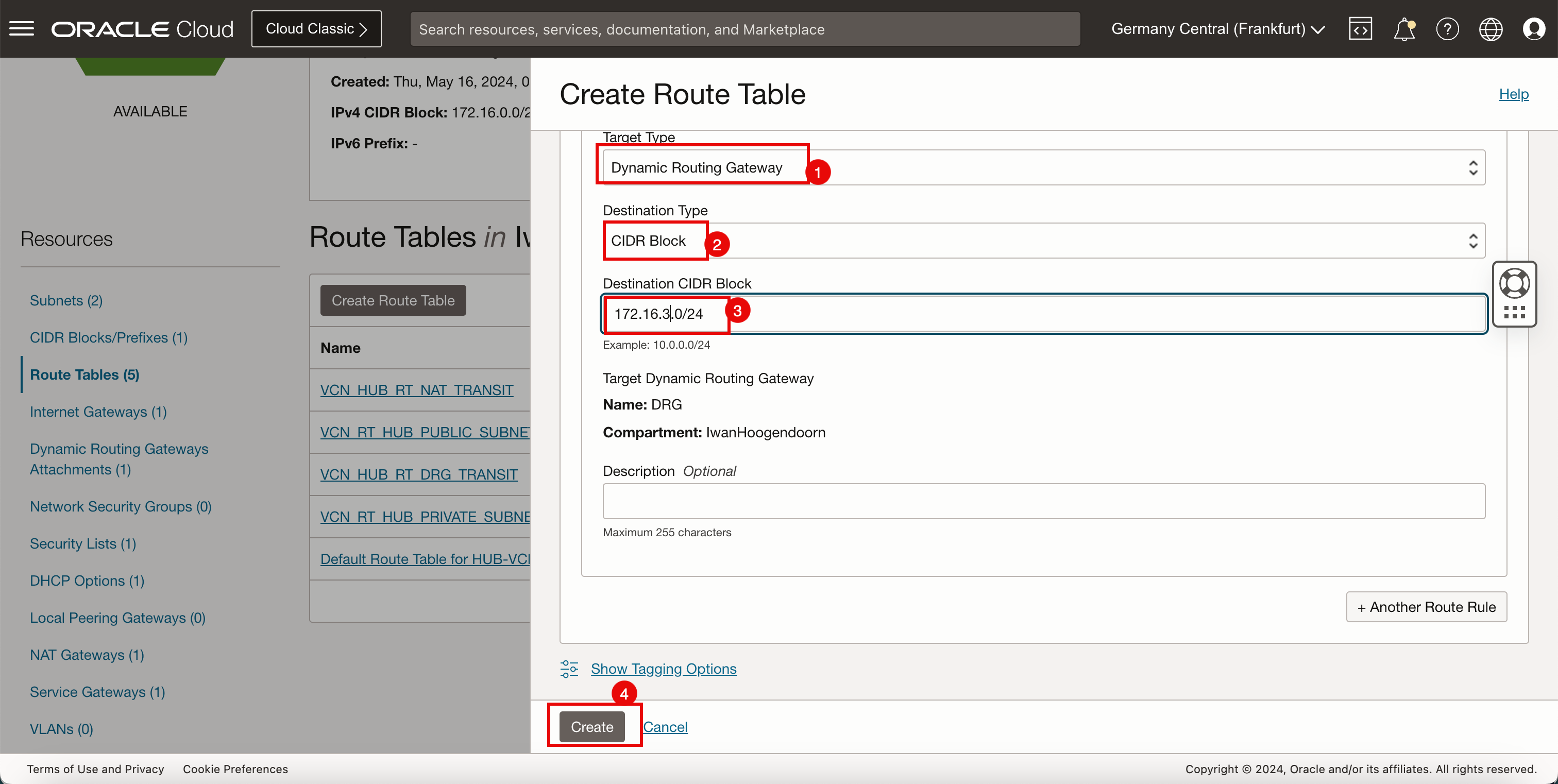

Cliquez sur Créer une table de routage.

- Entrez le nom de la nouvelle table de routage du VCN central pour le sous-réseau public.

- Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez Passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.1.0/24. - Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez Passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.2.0/24. - Cliquez sur + Une autre règle de routage.

- Dans Type de cible, sélectionnez Passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Bloc CIDR.

- Dans Bloc CIDR de destination, entrez

172.16.3.0/24. - Cliquez sur + Une autre règle de routage.

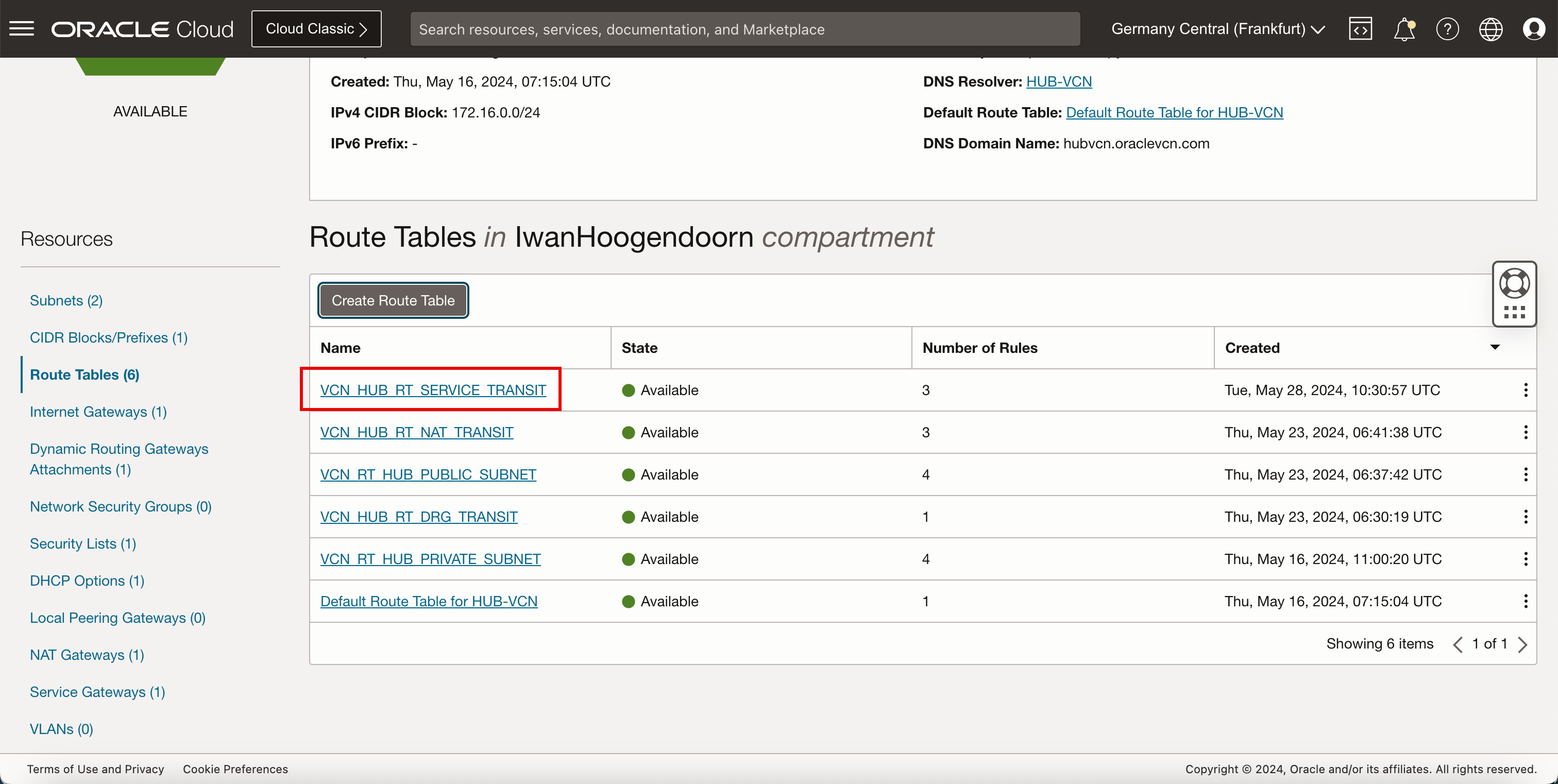

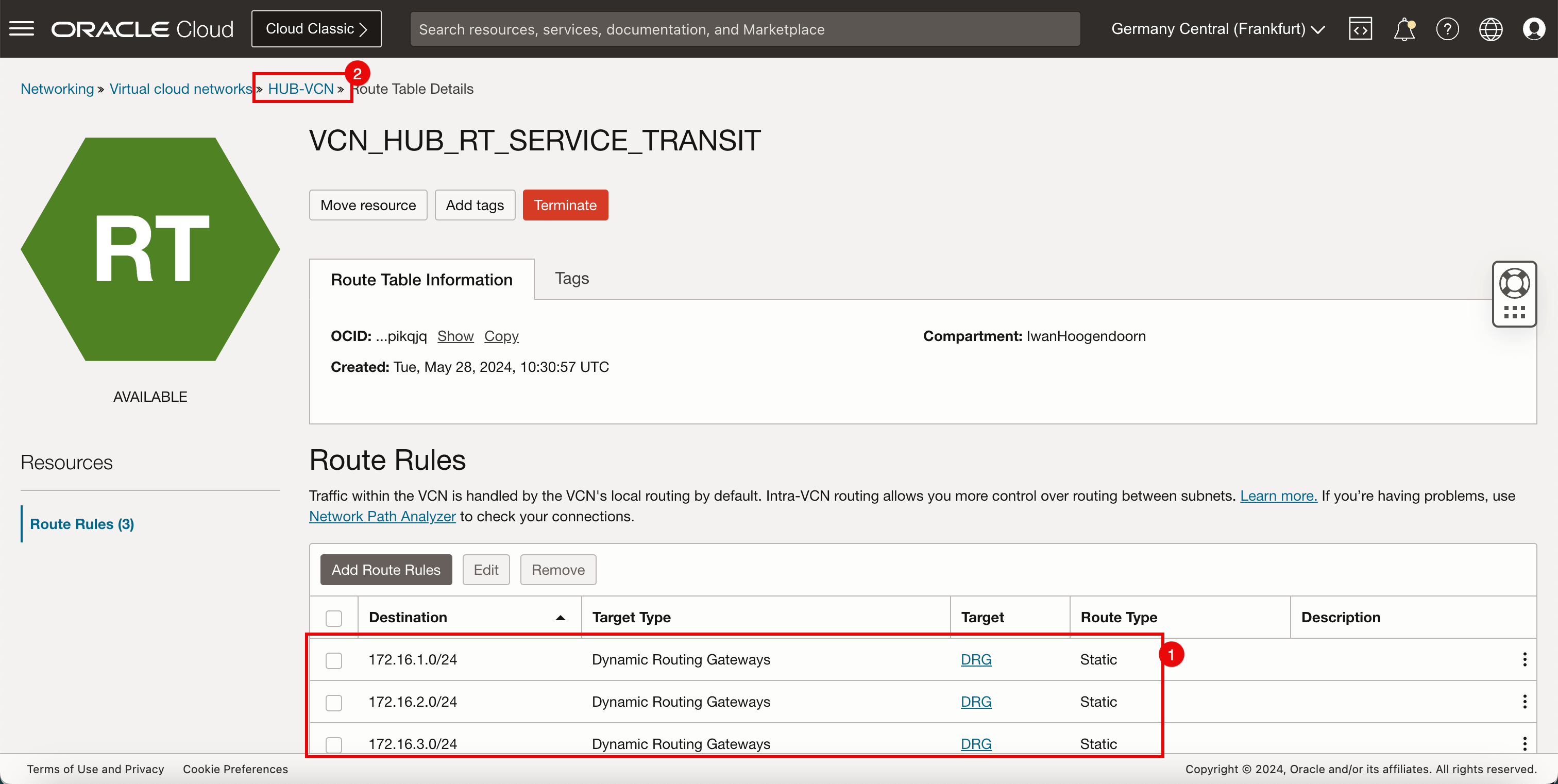

- Notez que la table de routage pour la passerelle de services est créée. Cliquez sur le nom de la table de routage.

- Notez toutes les règles de routage pour la table de routage de la passerelle de services.

- Cliquez sur VCN hub pour retourner à la page VCN hub.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

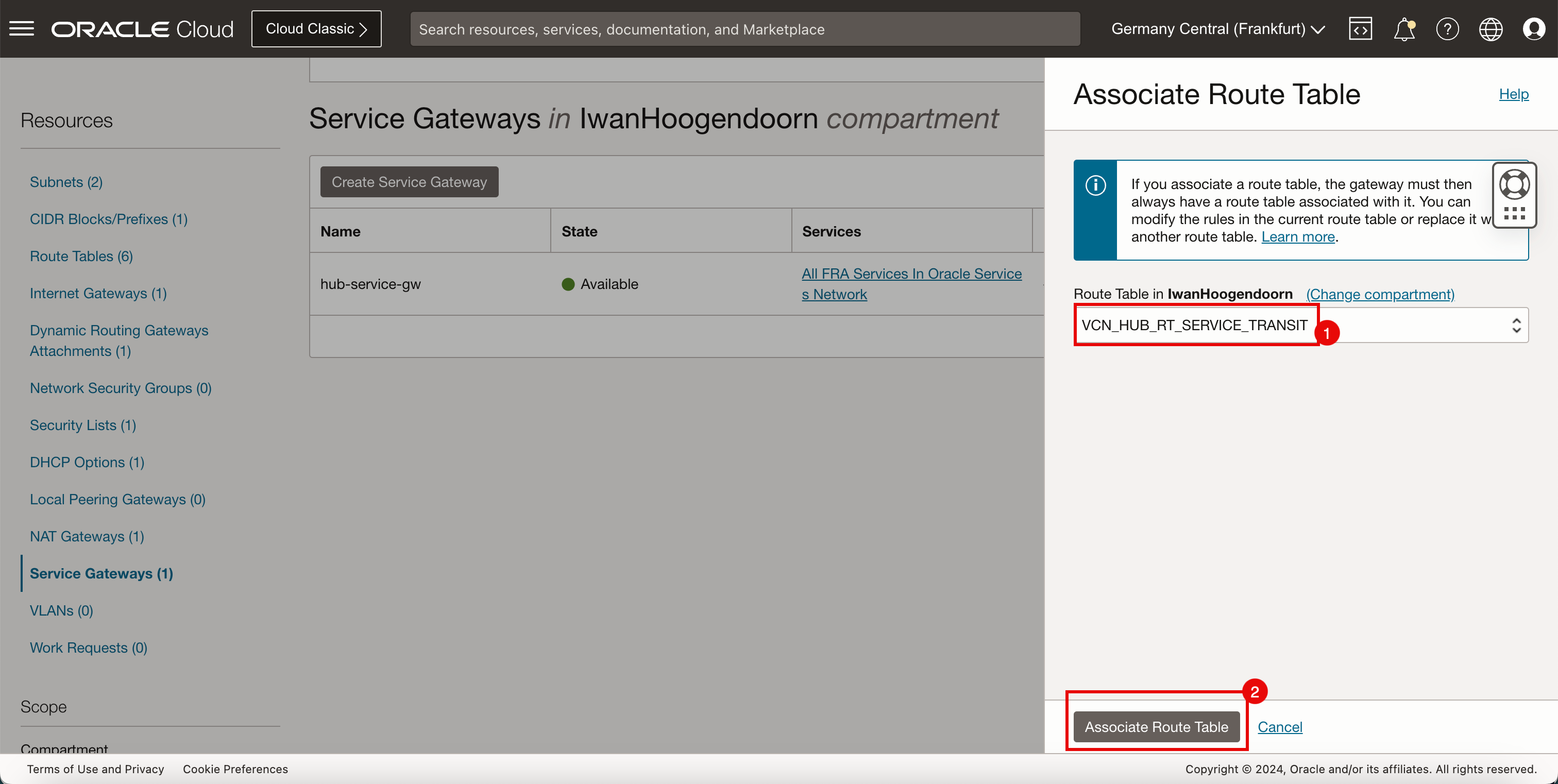

Maintenant, nous avons la nouvelle table de routage de VCN que nous devons associer à la passerelle de services.

Informations de routage : (

VCN_HUB_RT_SERVICE_TRANSIT) Cette table de routage de VCN achemine le trafic destiné aux rayons vers la passerelle DRG.- Cliquez sur Passerelles de services.

- Notez que la passerelle de service n'est associée à aucune table de routage.

- Cliquez sur les trois points.

- Cliquez sur Associer une table de routage.

- Sélectionnez la table de routage de VCN créée précédemment :

VCN_HUB_RT_SERVICE_TRANSIT. - Cliquez sur Associer une table de routage.

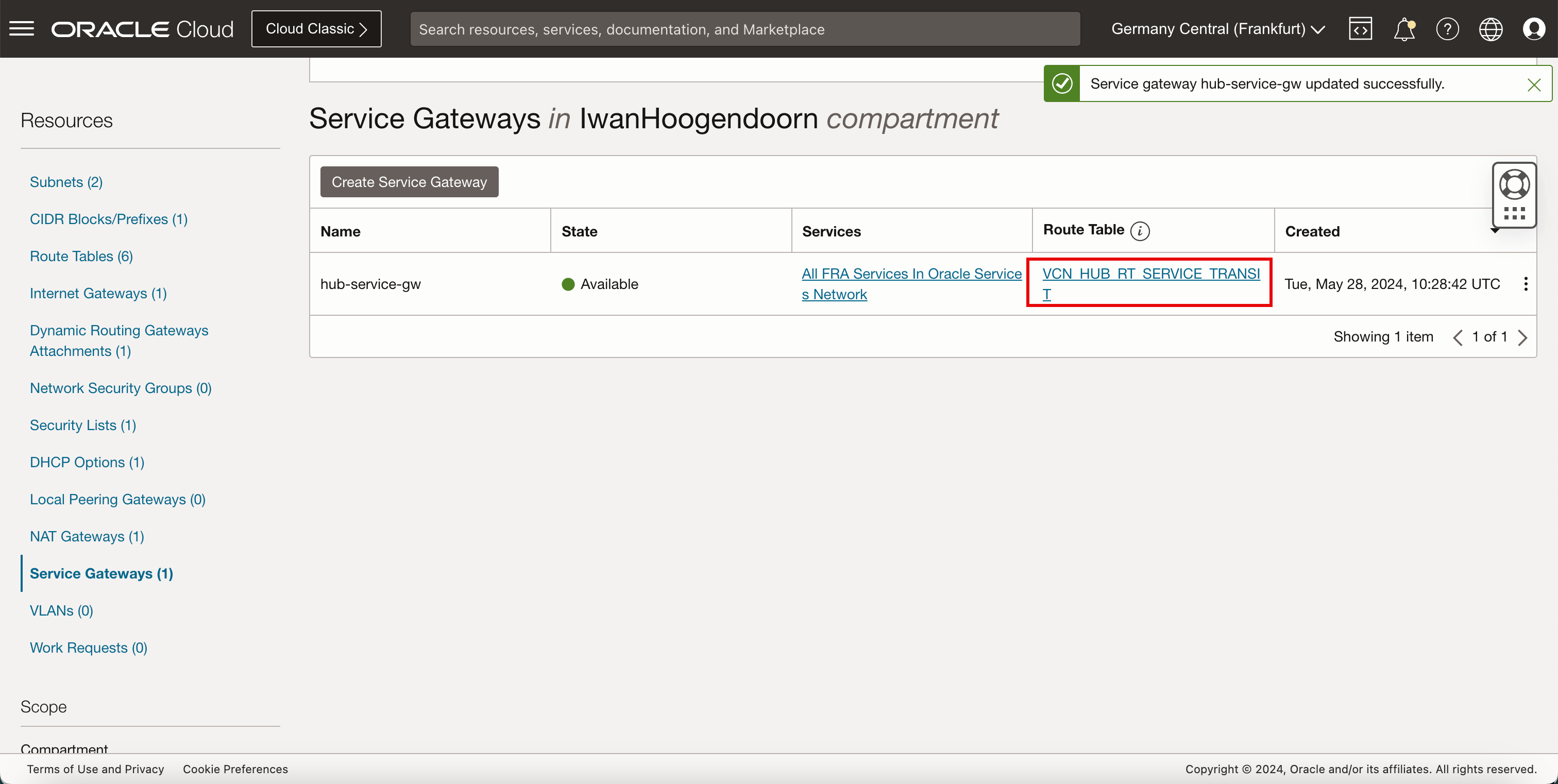

-

Notez qu'une nouvelle table de routage de VCN est active sur la passerelle de services.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

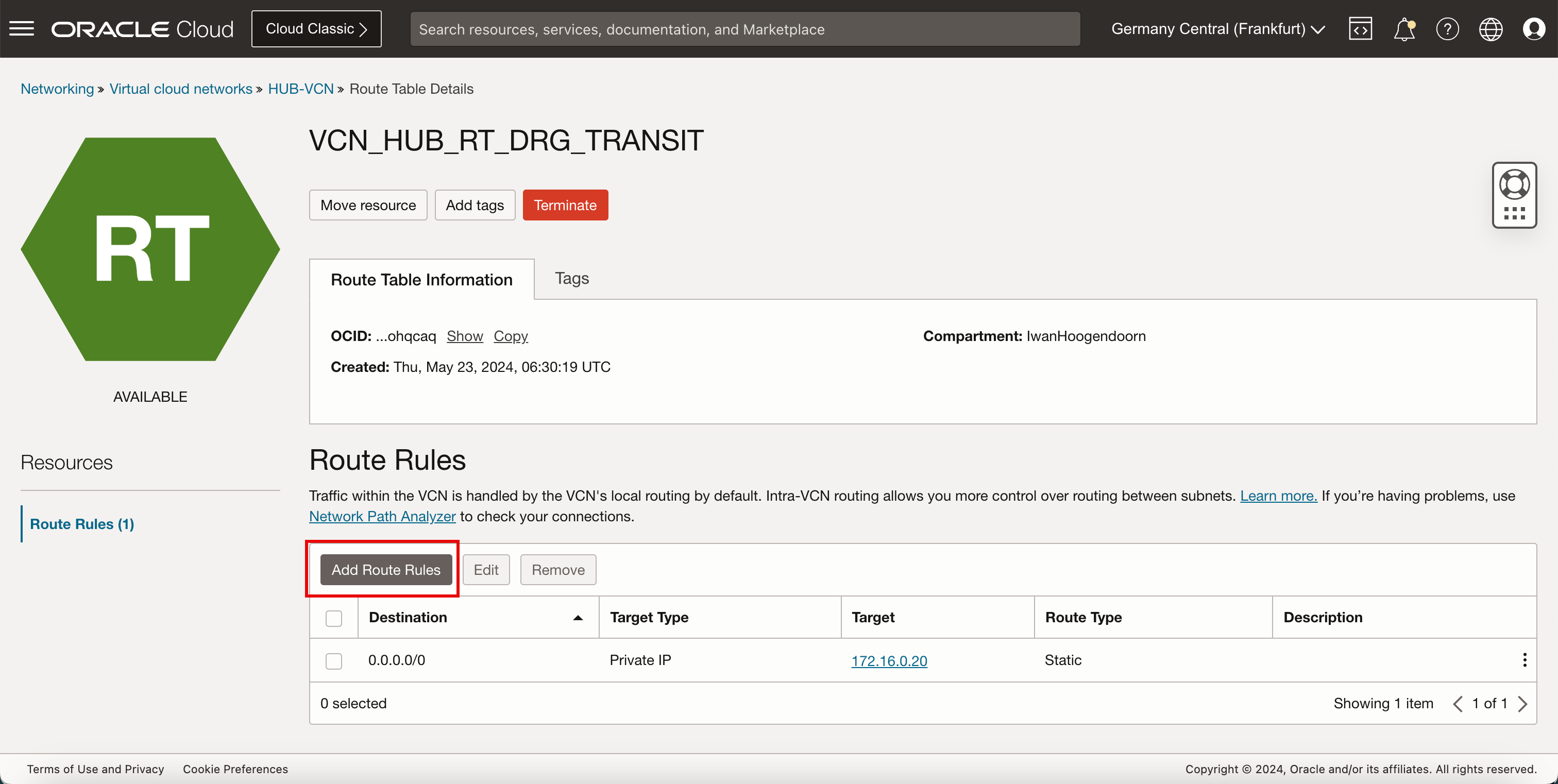

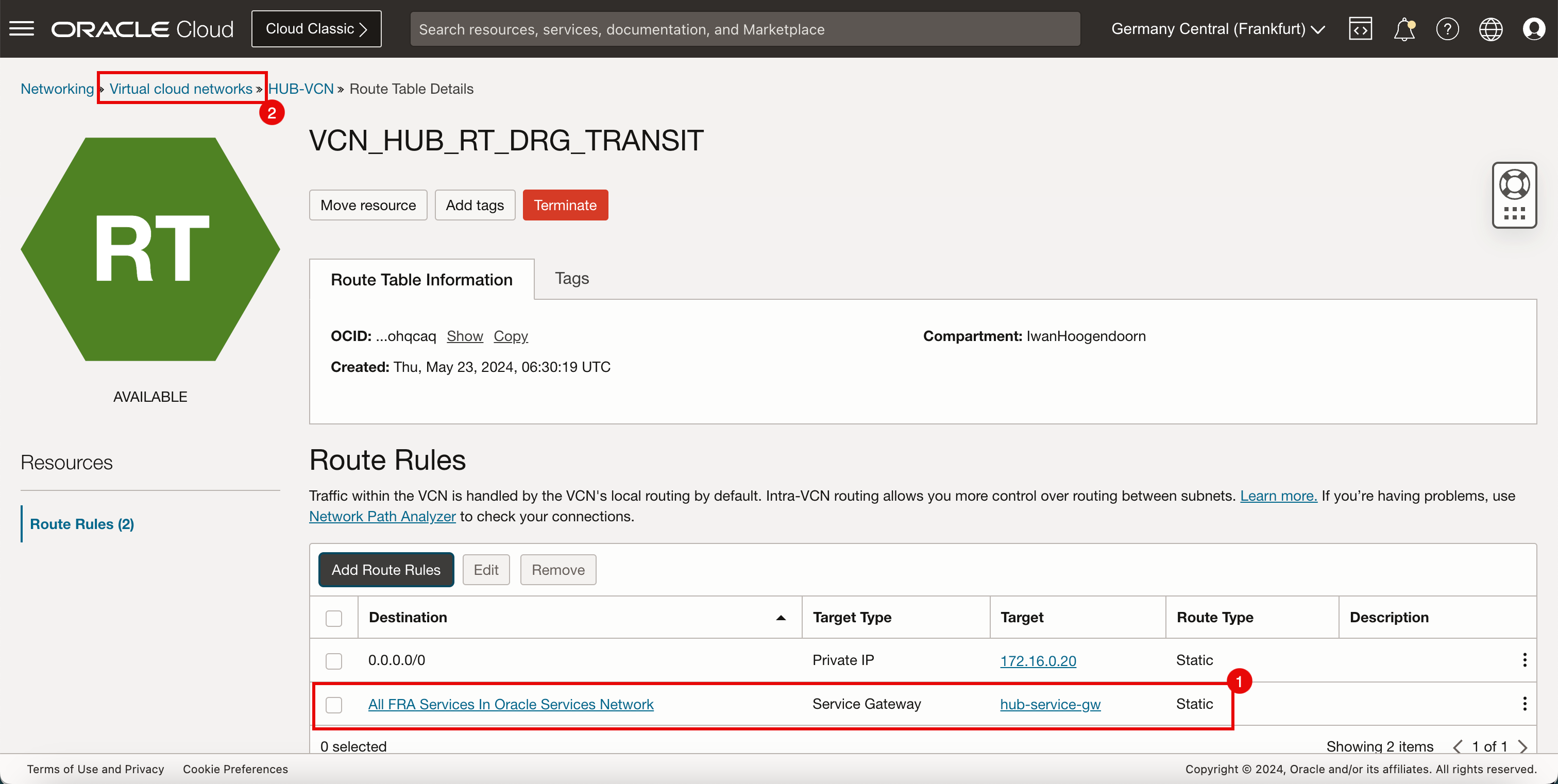

Assurez-vous que la passerelle DRG achemine également le trafic correctement vers la nouvelle passerelle de services. Nous devons mettre à jour la table de routage

VCN_HUB_RT_DRG_TRANSIT. -

Mettez à jour la table de routage (

VCN_HUB_RT_DRG_TRANSIT) dans le VCN central.Destination Type de cible Cible Type de route 0.0.0.0/0 Adresse IP privée 172.16.0.20 (IP DE FLUX DE TRAVAIL) Statique Tous les services FRA dans Oracle Services Network Passerelle de service hub-service-gw Statique - Cliquez sur Tables de routage.

- Sélectionnez la table de routage

VCN_HUB_RT_DRG_TRANSIT.

-

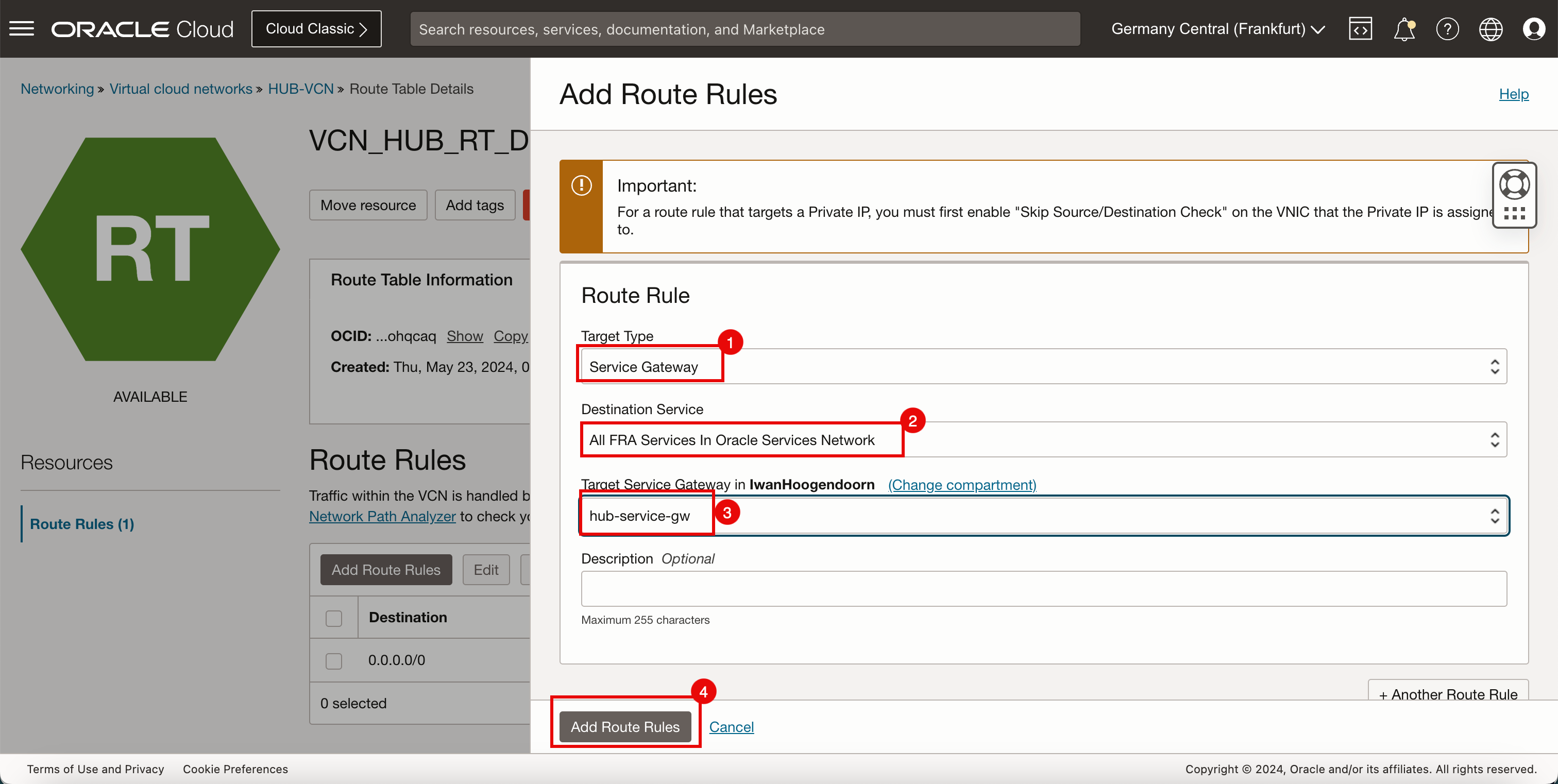

Cliquez sur Ajouter des règles de routage.

- Dans Type de cible, sélectionnez Passerelle de services.

- Dans Service de destination, sélectionnez Tous les services dans Oracle Services Network.

- Sélectionnez la passerelle de service créée ci-dessus.

- Cliquez sur Ajouter des règles de routage.

- Notez la nouvelle règle de routage que nous venons de créer.

- Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

Assurez-vous que les réseaux en nuage virtuels satellite acheminent également le trafic correctement vers la nouvelle passerelle de services. Nous devons mettre à jour les tables de routage de VCN satellite par défaut.

-

Mettez à jour la table de routage de VCN par défaut dans le VCN satellite A.

Destination Type de cible Cible Type de route 0.0.0.0/0 passerelle de routage dynamique; DRG Statique Tous les services FRA dans Oracle Services Network passerelle de routage dynamique; DRG Statique -

Cliquez sur parler un VCN.

- Cliquez sur Tables de routage.

- Cliquez sur Table de routage par défaut pour SPOKE-VCN-A.

-

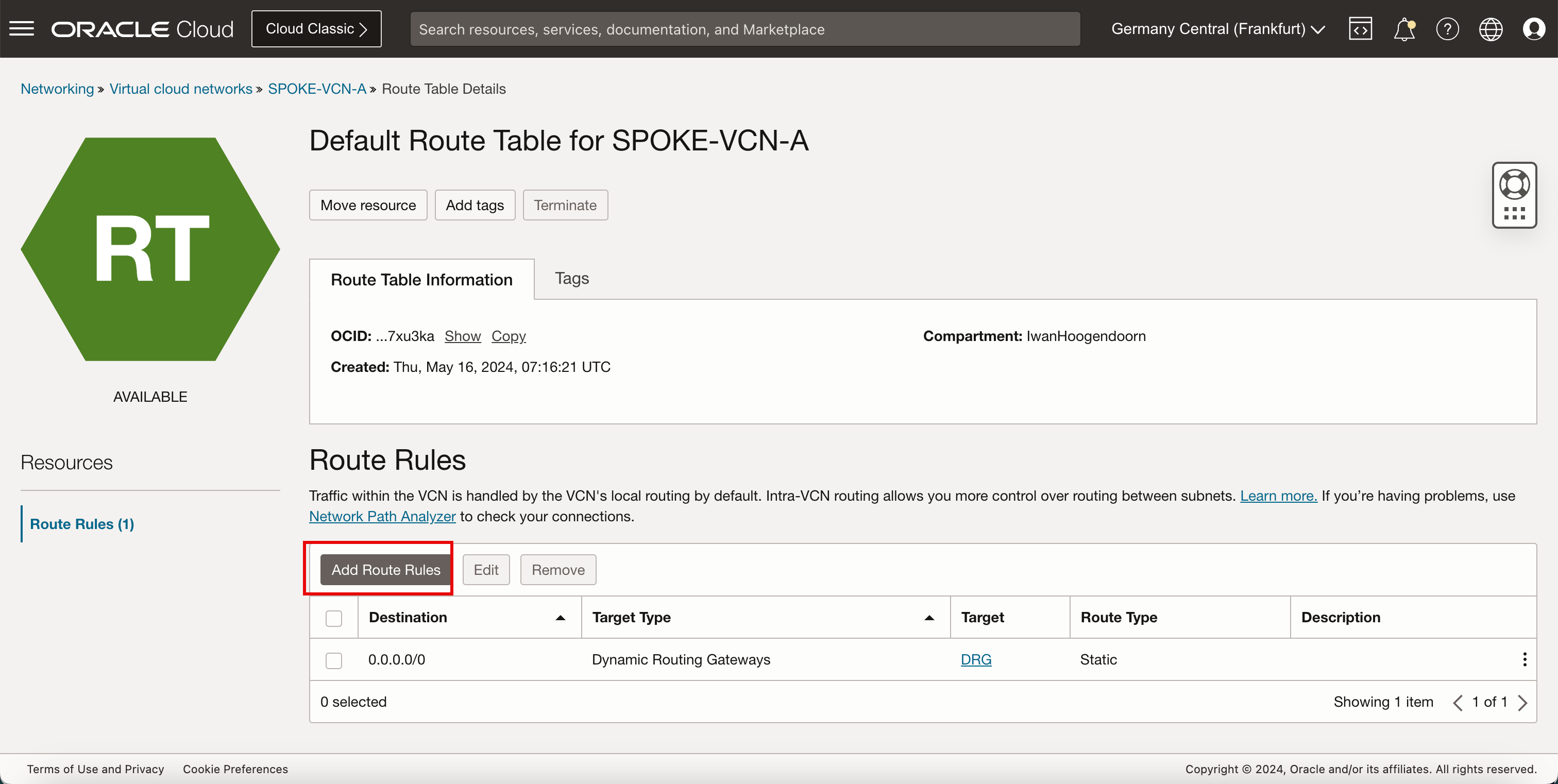

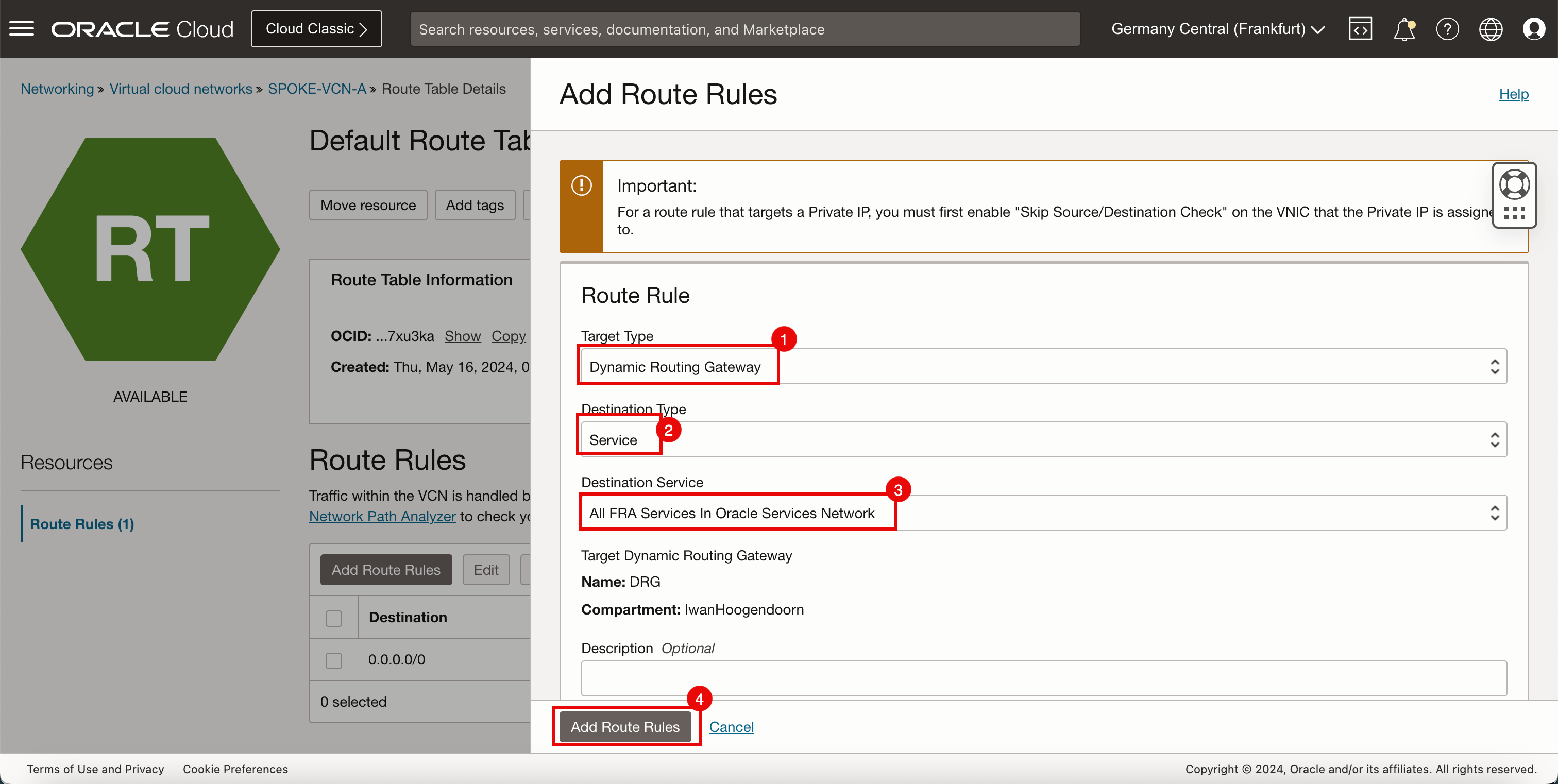

Cliquez sur Ajouter des règles de routage.

- Dans Type de cible, sélectionnez Passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Service.

- Dans Service de destination, sélectionnez Tous les services dans Oracle Services Network.

- Cliquez sur Ajouter des règles de routage.

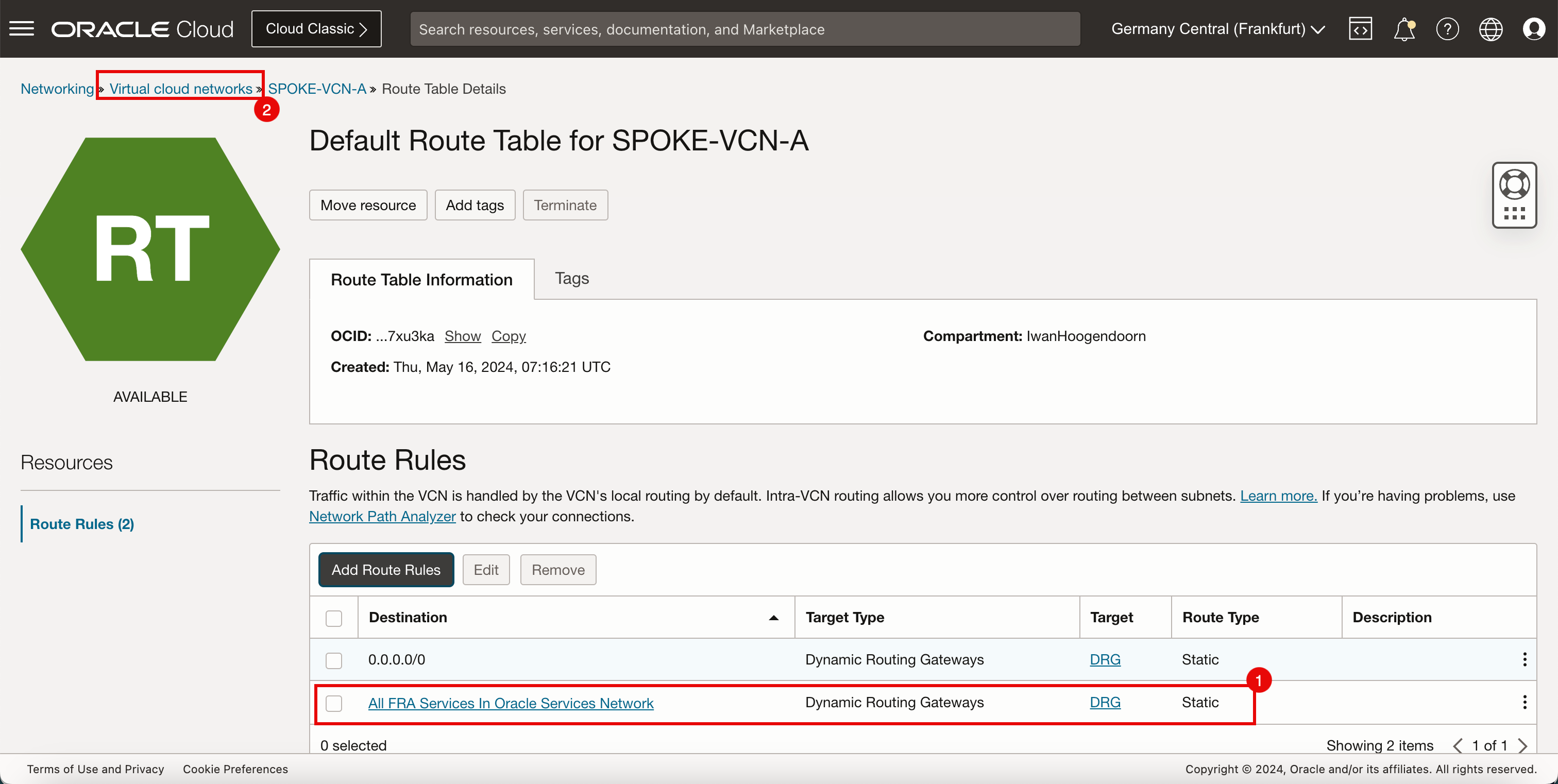

- Notez que la route des services OCI est maintenant ajoutée à la table de routage par défaut du VCN satellite A.

- Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

Mettez à jour la table de routage de VCN par défaut dans le VCN satellite B.

Destination Type de cible Cible Type de route 0.0.0.0/0 passerelle de routage dynamique; DRG Statique Tous les services FRA dans Oracle Services Network passerelle de routage dynamique; DRG Statique -

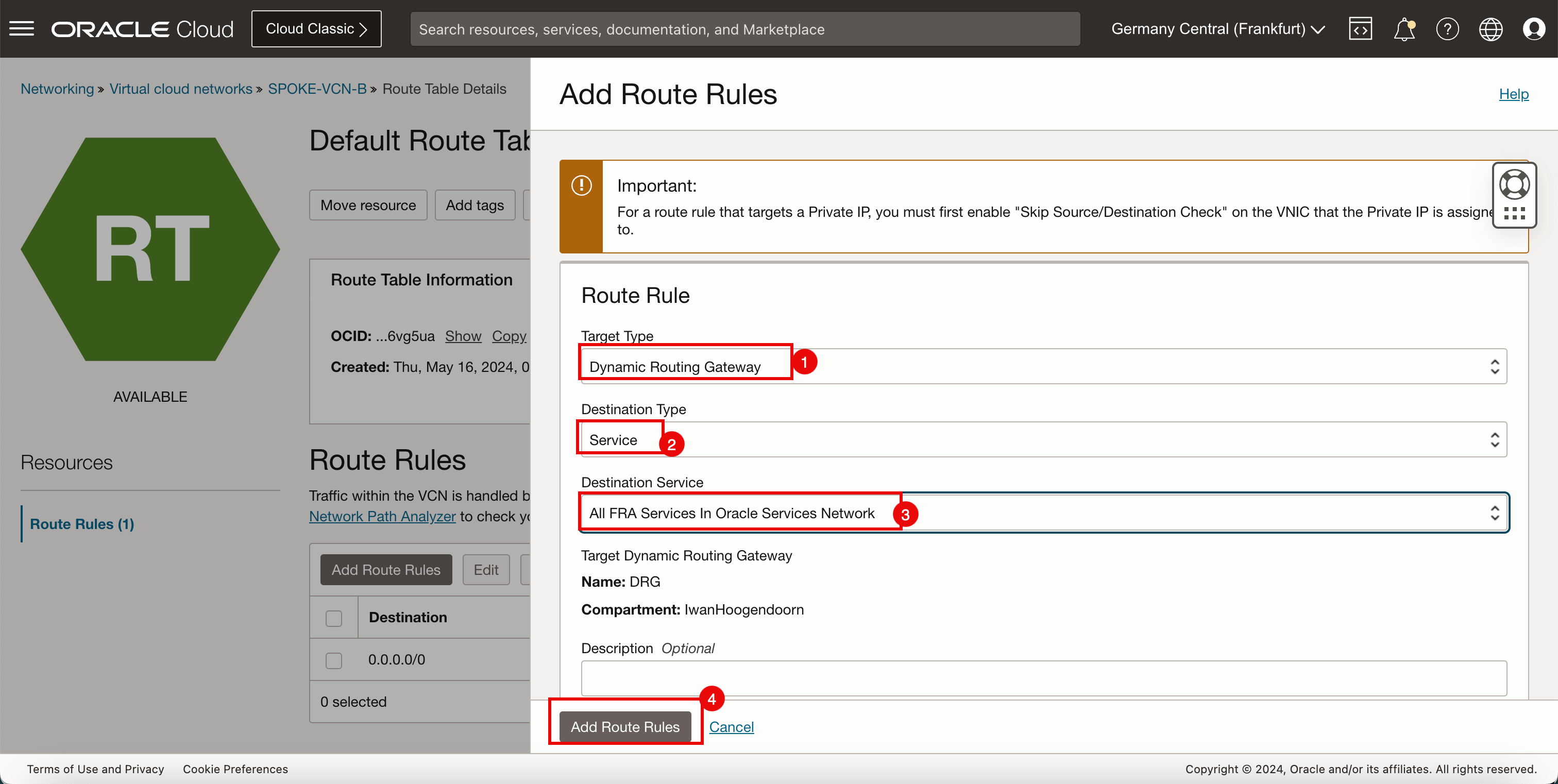

Cliquez sur spoke B VCN.

- Cliquez sur Tables de routage.

- Cliquez sur Table de routage par défaut pour SPOKE-VCN-B.

-

Cliquez sur Ajouter des règles de routage.

- Dans Type de cible, sélectionnez Passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Service.

- Dans Service de destination, sélectionnez Tous les services dans Oracle Services Network.

- Cliquez sur Ajouter des règles de routage.

- Notez que la route des services OCI est maintenant ajoutée à la table de routage par défaut du VCN satellite B.

- Cliquez sur Réseaux en nuage virtuels pour retourner à la page VCN.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

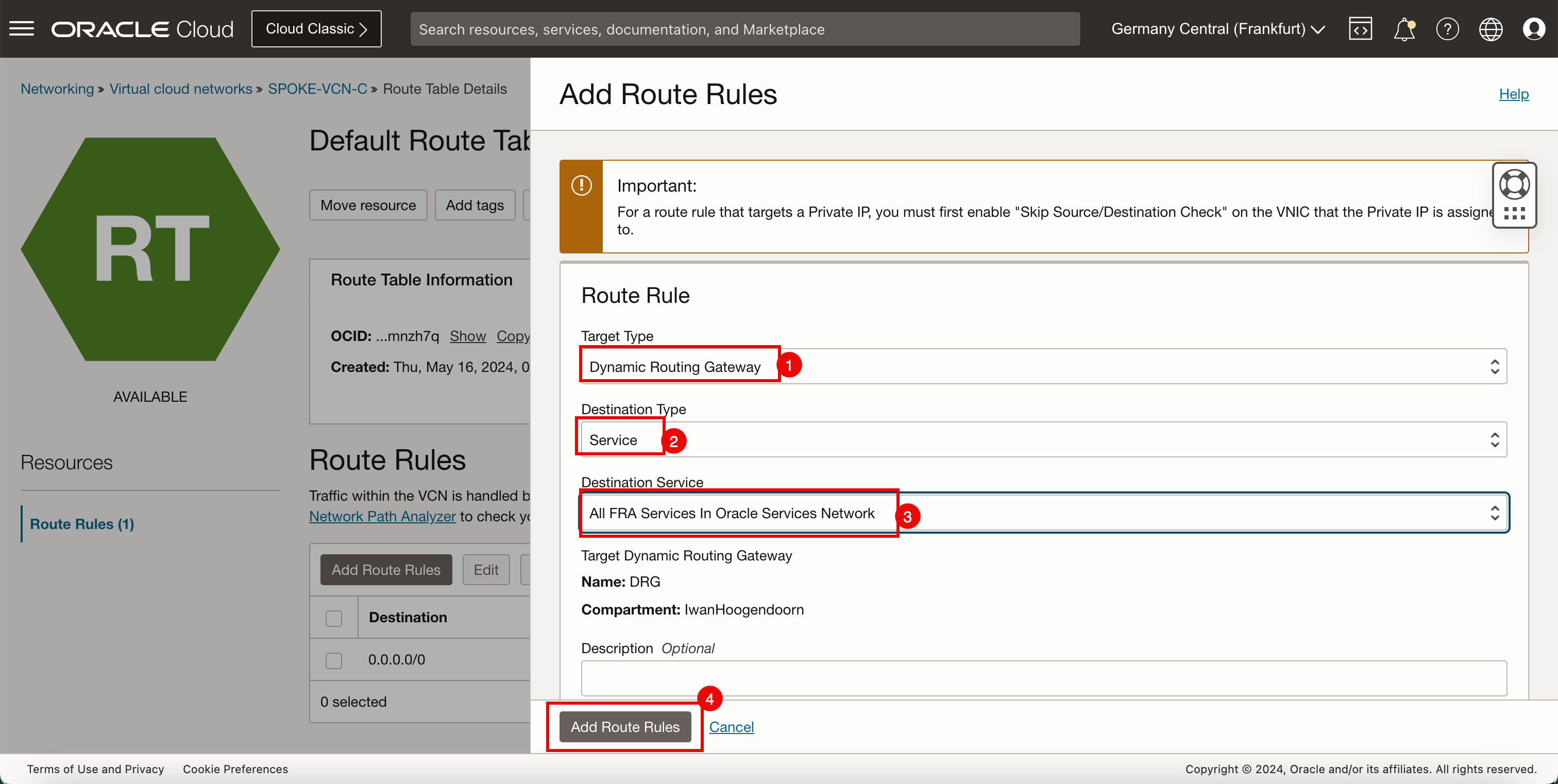

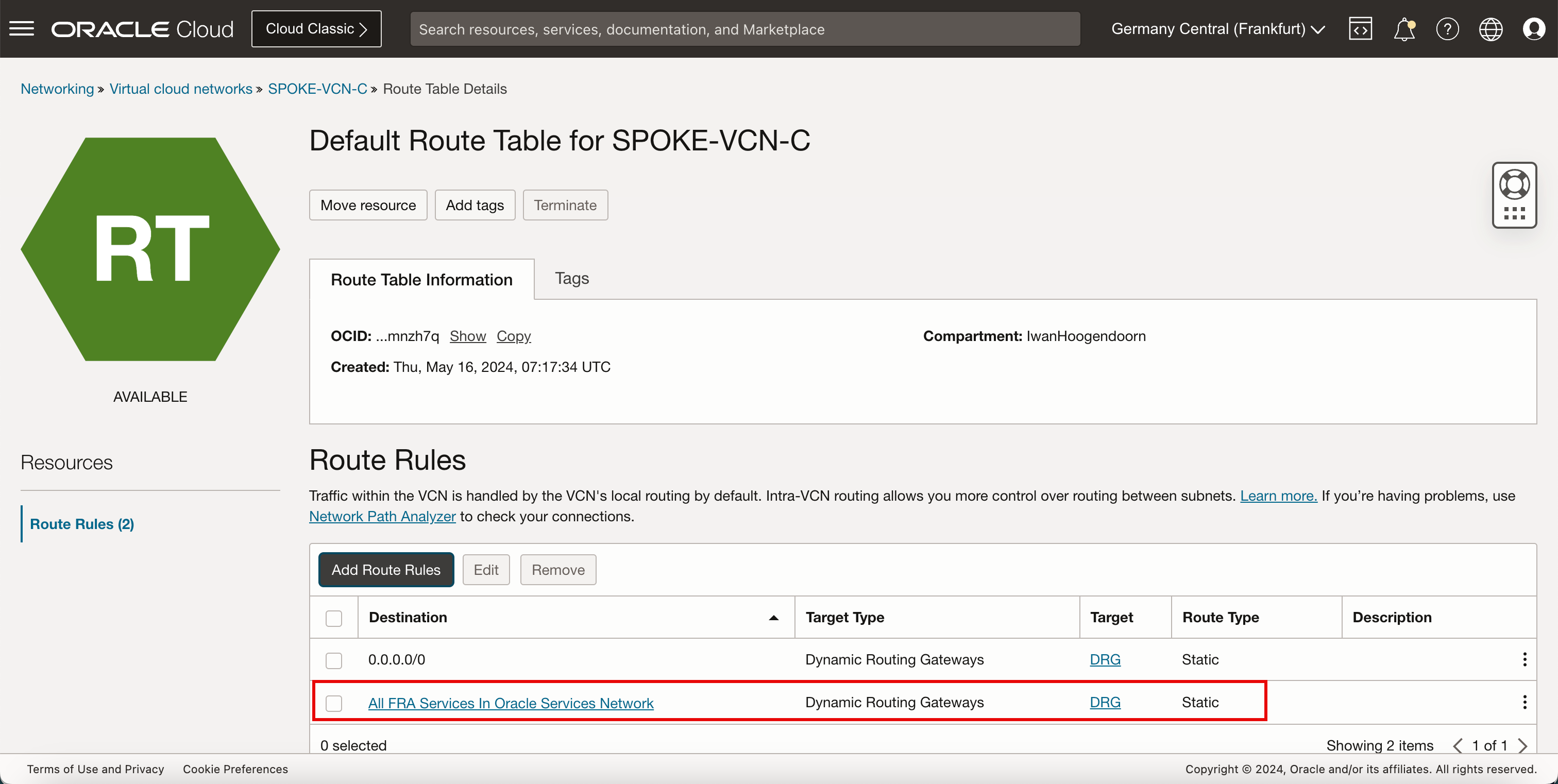

Mettez à jour la table de routage de VCN par défaut dans le VCN satellite C.

Destination Type de cible Cible Type de route 0.0.0.0/0 passerelle de routage dynamique; DRG Statique Tous les services FRA dans Oracle Services Network passerelle de routage dynamique; DRG Statique -

Cliquez sur VCN satellite C.

- Cliquez sur Tables de routage.

- Cliquez sur Table de routage par défaut pour SPOKE-VCN-C.

-

Cliquez sur Ajouter des règles de routage.

- Dans Type de cible, sélectionnez Passerelle de routage dynamique.

- Dans Type de destination, sélectionnez Service.

- Dans Service de destination, sélectionnez Tous les services dans Oracle Services Network.

- Cliquez sur Ajouter des règles de routage.

-

Notez que la route des services OCI est maintenant ajoutée à la table de routage par défaut du VCN satellite C.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé jusqu'à présent.

-

En raison de notre configuration de routage (services) :

- Le trafic sera envoyé à la passerelle DRG.

- La passerelle DRG acheminera ensuite le trafic vers la passerelle de service.

-

De plus, la passerelle de service acheminera le trafic vers le réseau de services OCI.

Note : Le trafic réseau de nos services n'est pas acheminé au moyen du pare-feu pfSense, car le réseau de services OCI est de toute façon un chemin sécurisé.

-

Installez de nouveau l'application Telnet sur l'instance du VCN satellite A.

- Exécutez la commande

sudo dnf install telnetpour installer Telnet dans l'instance du VCN satellite A. - Dans Est-ce correct, entrez O.

- Notez que l'installation est terminée.

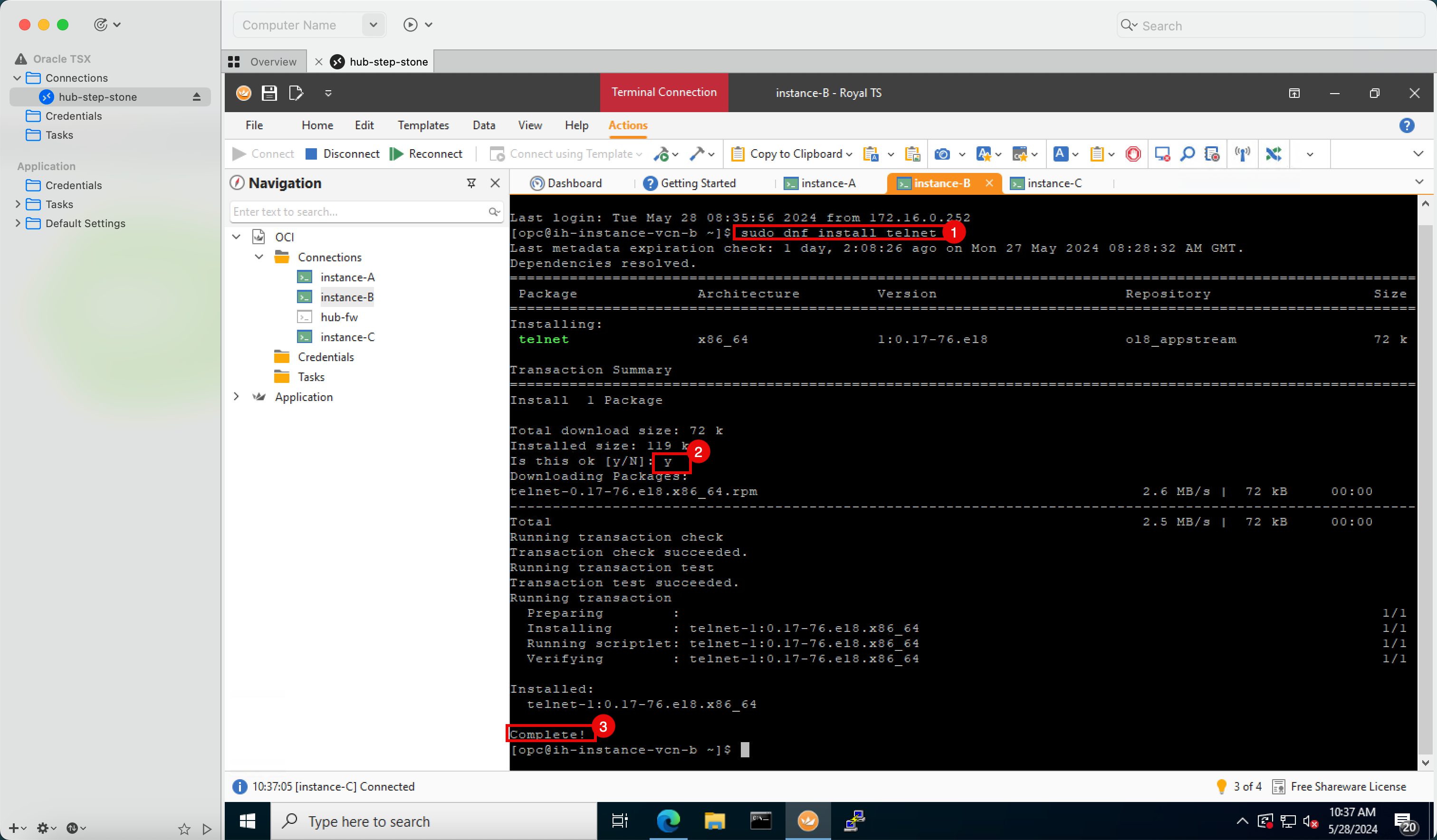

- Exécutez la commande

sudo dnf install telnetpour installer Telnet dans l'instance du VCN satellite B. - Dans Est-ce correct, entrez O.

- Notez que l'installation est terminée.

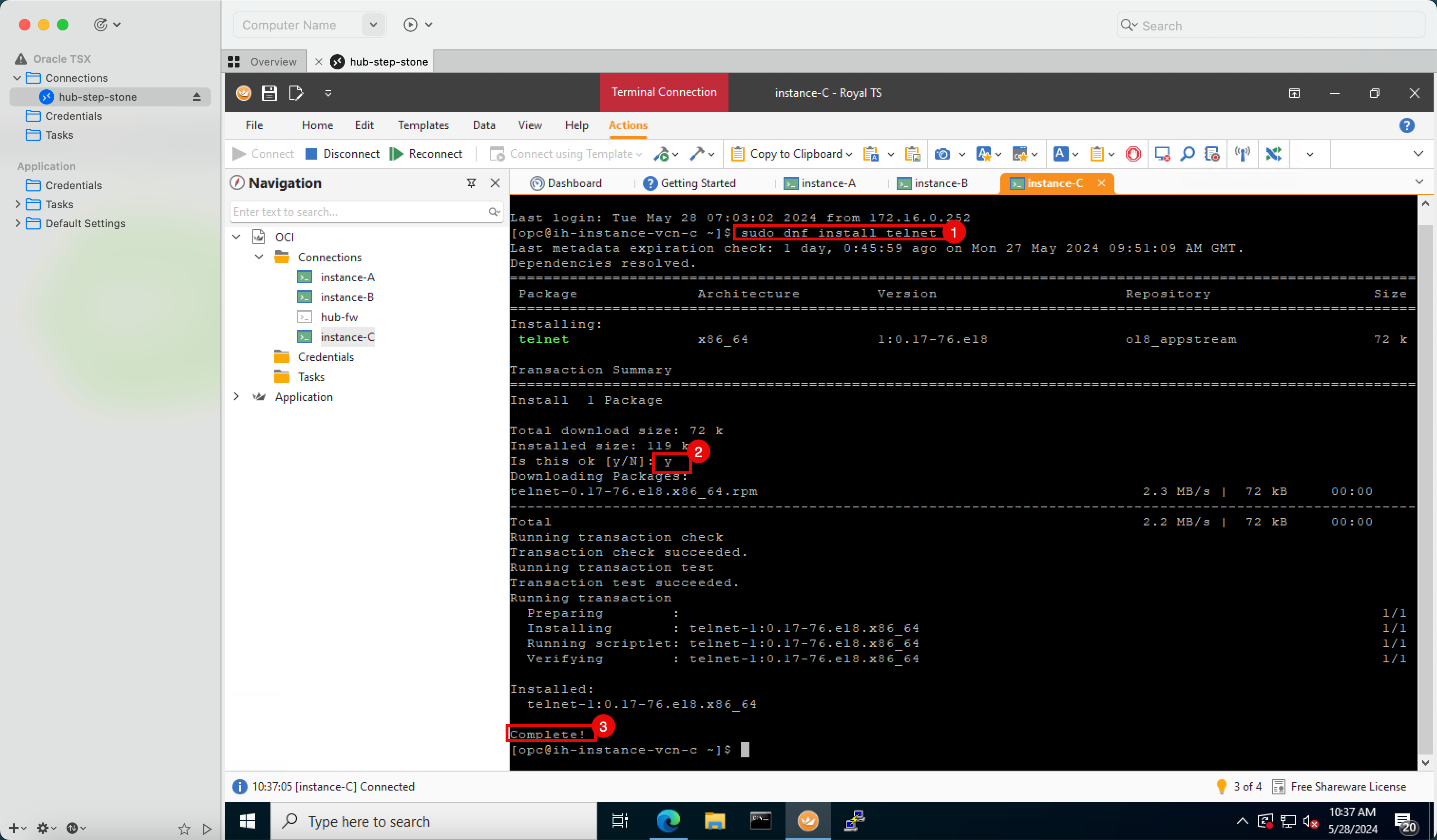

- Exécutez la commande

sudo dnf install telnetpour installer Telnet dans l'instance C du VCN satellite. - Dans Est-ce correct, entrez O.

- Notez que l'installation est terminée.

- Exécutez la commande

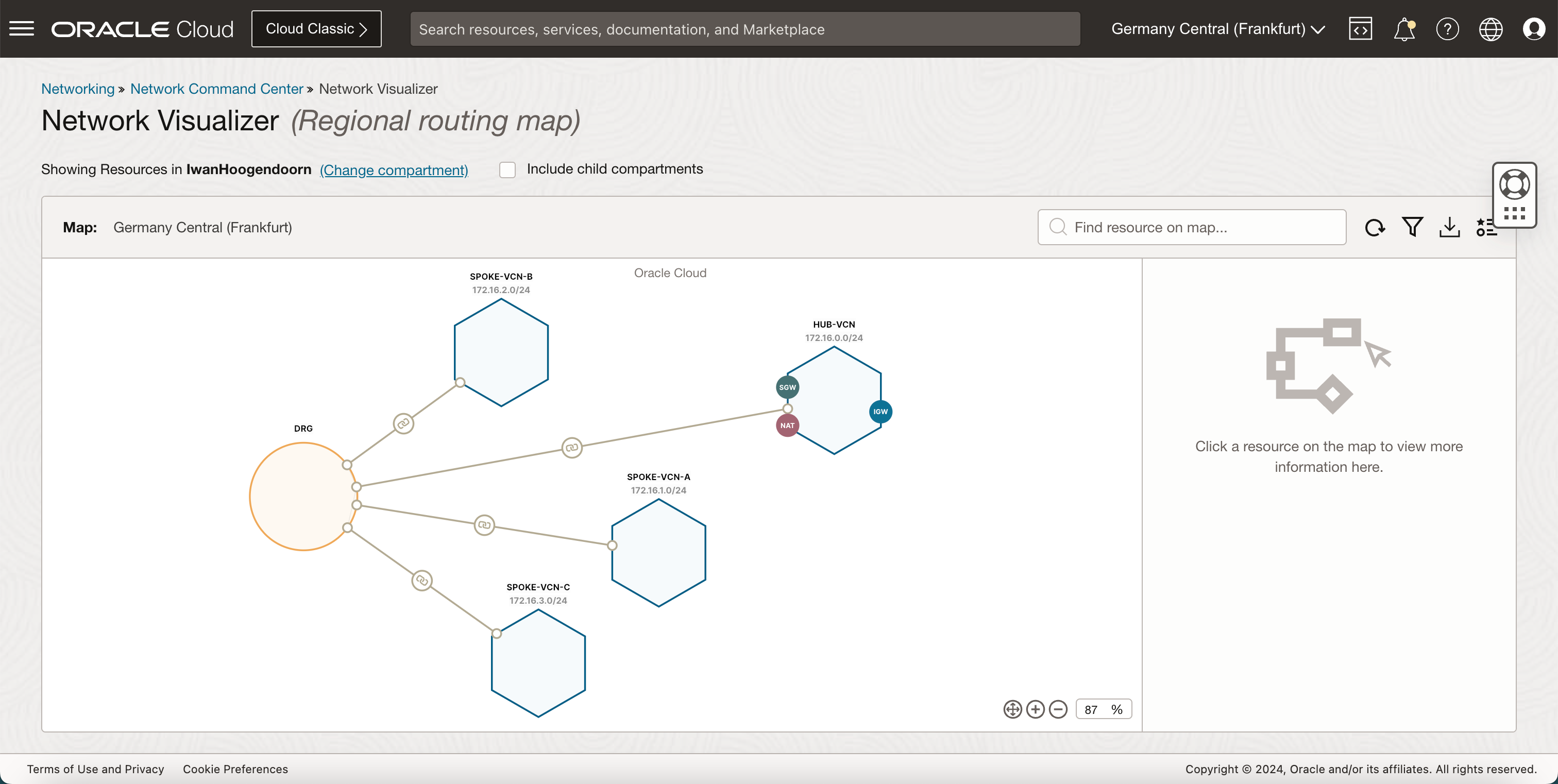

Network Visualizer

Nous pouvons utiliser l'outil Visualiseur de réseau pour obtenir une vue graphique des réseaux en nuage virtuels hub et satellite avec la passerelle de routage dynamique.

Confirmation

-

Auteur - Iwan Hoogendoorn (spécialiste du réseau OCI)

-

Contributeur - Anas Abdallah (spécialiste du réseau OCI)

Autres ressources d'apprentissage

Explorez d'autres laboratoires sur la page docs.oracle.com/learn ou accédez à plus de contenu d'apprentissage gratuit sur le canal YouTube d'Oracle Learning. De plus, visitez education.oracle.com/learning-explorer pour devenir un explorateur Oracle Learning.

Pour obtenir de la documentation sur le produit, visitez Oracle Help Center.

Route Hub and Spoke VCN with pfSense Firewall in the Hub VCN

G10010-01

June 2024