Note :

- Ce tutoriel nécessite l'accès à Oracle Cloud. Pour vous inscrire à un compte gratuit, voir Démarrer avec le niveau gratuit d'Oracle Cloud Infrastructure.

- Il utilise des exemples de valeurs pour les données d'identification, la location et les compartiments d'Oracle Cloud Infrastructure. À la fin de votre laboratoire, remplacez ces valeurs par celles qui sont propres à votre environnement en nuage.

Transformer les données entrantes ingérées à partir d'une source faisant autorité en Oracle Access Governance Cloud Service

Présentation

Dans l'environnement commercial dynamique d'aujourd'hui, les organisations comptent souvent sur plusieurs systèmes pour gérer les informations sur les employés. Envisagez un scénario dans lequel une entreprise utilise un système de ressources humaines externe (RH) comme source faisant autorité pour les données d'employé, tout en tirant parti d'Oracle Access Governance Cloud Service pour gérer les contrôles d'accès dans diverses applications. Pour assurer une intégration transparente entre ces systèmes, il est essentiel de transformer et de mapper les données du système des RH afin de les aligner sur les exigences de votre entreprise.

Par exemple, une organisation peut avoir plusieurs rôles professionnels définis dans son système RH, tels que Software Engineer III ou Par exemple, une organisation peut avoir plusieurs rôles professionnels définis dans son système RH, tels que Software Engineer III ou Senior Analyst - Finance. Toutefois, les systèmes en aval peuvent nécessiter des mappages de rôle standard tels que L3_Engineer ou Sr_Finance_Analyst pour appliquer des politiques d'accès. De plus, le système RH peut stocker les types d'emploi en tant qu'ETP (employé à temps plein) et CWR (travailleur occasionnel), alors qu'Oracle Access Governance s'attend à un emploi à temps plein et à un sous-traitant. Grâce aux règles de transformation des données, les entreprises peuvent appliquer une logique pour normaliser les rôles professionnels, convertir les types d'emploi et même concaténer plusieurs attributs (par exemple, service + rôle) afin de créer des profils d'accès personnalisés qui pilotent le provisionnement automatisé.

Dans ce tutoriel, nous appliquerons des règles de transformation similaires pour calculer un attribut ldapdn en fonction du nom d'un utilisateur, du type d'emploi, du service, de l'emplacement et du nom de domaine. Cela garantira un format structuré et normalisé pour les enregistrements d'identité, permettant une intégration transparente avec les services d'annuaire et les politiques de gestion de l'accès.

Public cible

Administrateurs et développeurs d'applications d'Oracle Access Governance Cloud Service.

Objectifs

-

Chargez quelques exemples d'utilisateurs dans Oracle Access Governance Cloud Service.

-

Ajoutez un attribut personnalisé pour une source faisant autorité de fichier plat.

-

Appliquez la logique de transformation pour l'attribut ajouté.

-

Effectuer le chargement des données dans Oracle Access Governance Cloud Service.

-

Validez la valeur de l'attribut alimentée conformément à la règle de transformation.

Préalables

-

Instance Oracle Access Governance Cloud Service avec droits d'administration. Pour plus d'informations, voir Configurer une instance de service et À propos des rôles d'application.

-

Système orchestré de fichiers plats intégré à Oracle Access Governance Cloud Service. Pour plus d'informations, voir Intégrer à un fichier plat.

Tâche 1 : Charger un fichier d'identité dans le stockage d'objets OCI

Dans cette tâche, nous chargerons un fichier CSV dans le service de stockage d'objets pour OCI afin d'intégrer quelques utilisateurs dans Oracle Access Governance Cloud Service.

-

Connectez-vous à la console OCI, naviguez jusqu'à Stockage, Seaux et cliquez sur Stockage d'objets et stockage d'archives.

-

Assurez-vous de sélectionner le seau dans lequel se trouvent vos fichiers et développez le dossier pour voir les fichiers.

-

Téléchargez le fichier d'identité : IDENTITY-transform.csv et chargez-le dans le dossier du seau :

<ServiceInstanceName/OrchestratedSystemName/inbox/IDENTITY>.Note :

- Comme le processus de synchronisation des données est un chargement de données complet, les fichiers existants dans le dossier boîte de réception doivent rester inchangés.

- Le fichier CSV ci-dessus contient quatre utilisateurs avec des exemples de nom d'utilisateur et de courriel. Si vous avez des utilisateurs existants avec ces valeurs de nom d'utilisateur et d'adresse de courriel, vous pouvez les mettre à jour vers un élément qui n'existe pas déjà.

Tâche 2 : Effectuer un chargement de données dans Oracle Access Governance Cloud Service

Dans cette tâche, nous effectuerons un chargement de données dans Oracle Access Governance Cloud Service pour intégrer les utilisateurs à partir du fichier plat.

-

Connectez-vous à Oracle Access Governance Cloud Service, naviguez jusqu'à Administration du service et cliquez sur Systèmes orchestrés.

-

Localisez le système orchestré pour le fichier plat, cliquez sur l'icône à trois points ( ) et sélectionnez Gérer l'intégration.

-

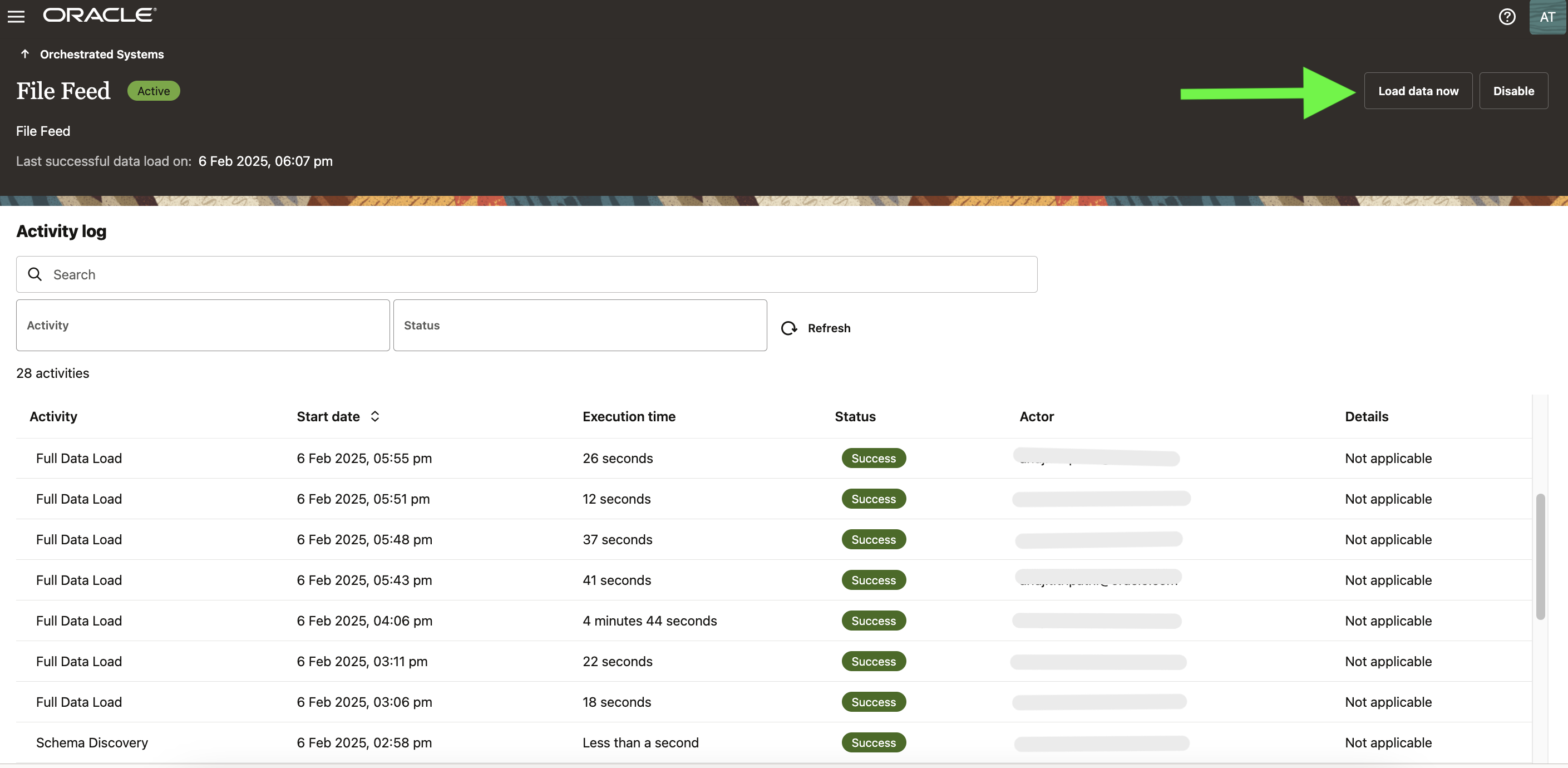

Cliquez sur Charger les données maintenant et attendez la fin du chargement des données. Cliquez sur Afficher les journaux d'activités pour valider le statut de chargement des données.

Tâche 3 : Activer les utilisateurs dans Oracle Access Governance Cloud Service

Dans cette tâche, nous activerons les utilisateurs dans Oracle Access Governance Cloud Service.

-

Allez à Oracle Access Governance Cloud Service, naviguez jusqu'à Administration du service et cliquez sur Gérer les identités.

-

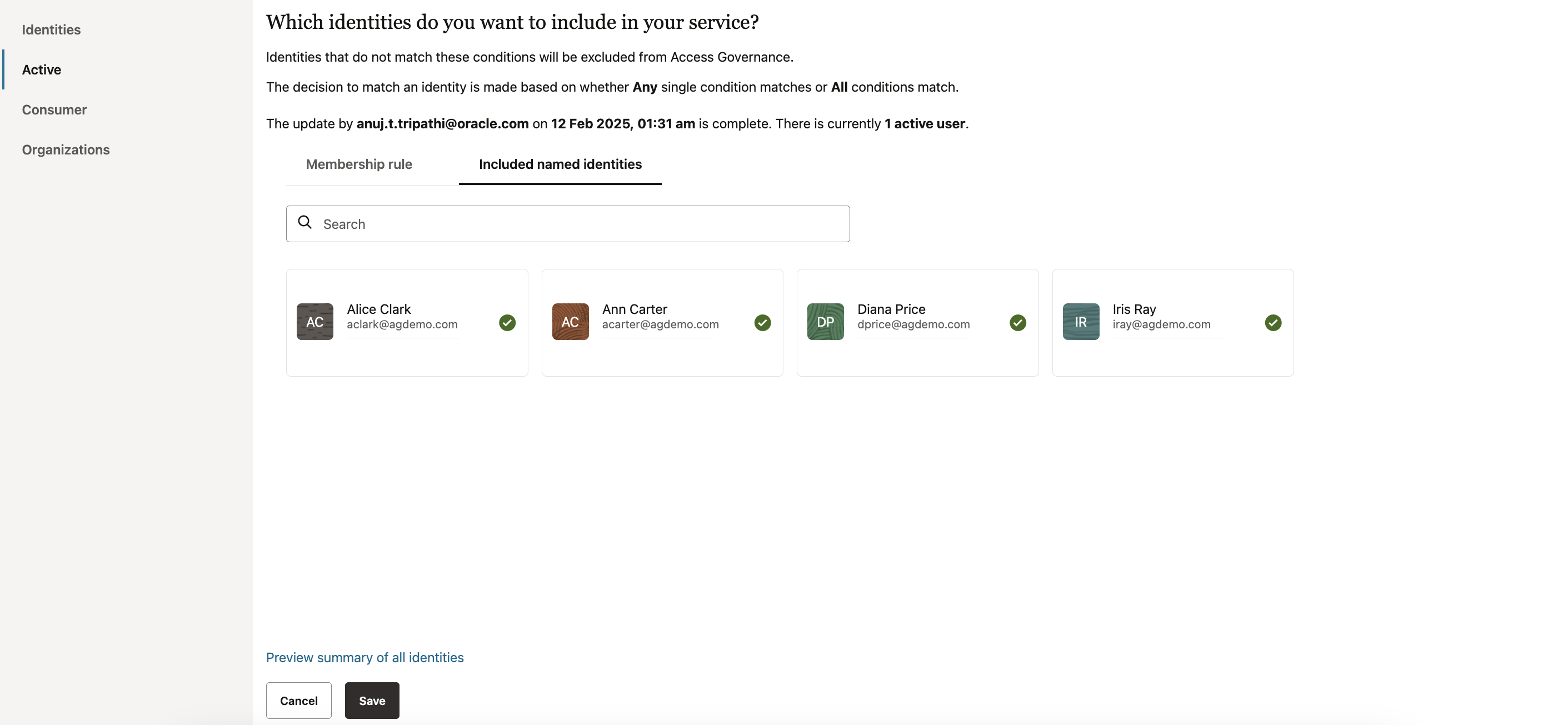

Cliquez sur Actif et sur Identités nommées incluses.

-

Cliquez sur chaque utilisateur pour les activer. Cliquez sur Enregistrer et sur Confirmer.

Note : Si vous avez une longue liste d'utilisateurs, vous pouvez rechercher l'utilisateur en indiquant son nom d'utilisateur dans la barre de recherche, par exemple ACLARK. Dans les résultats de la recherche, sélectionnez l'utilisateur et cliquez sur Enregistrer. Répétez le processus pour les autres utilisateurs.

-

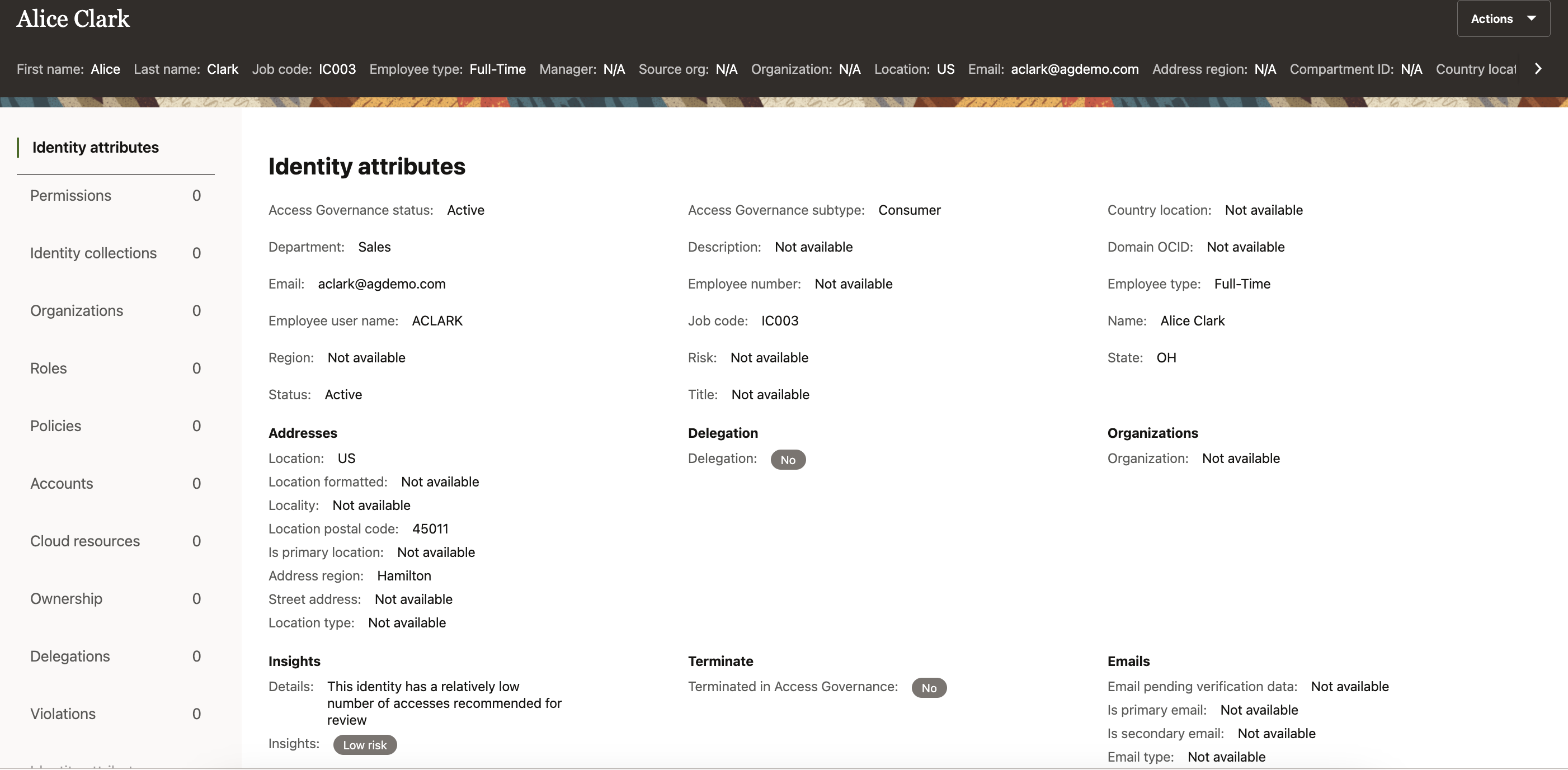

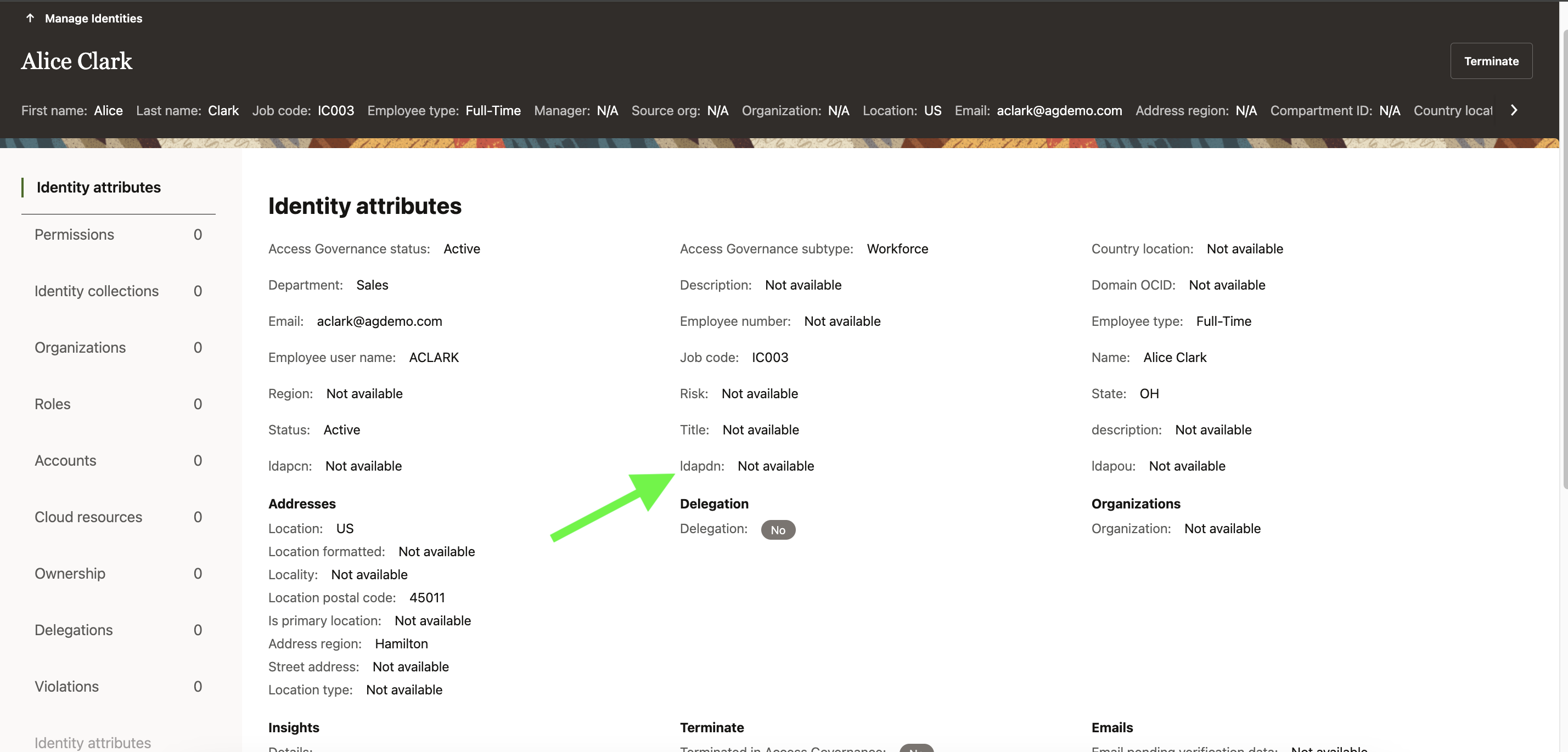

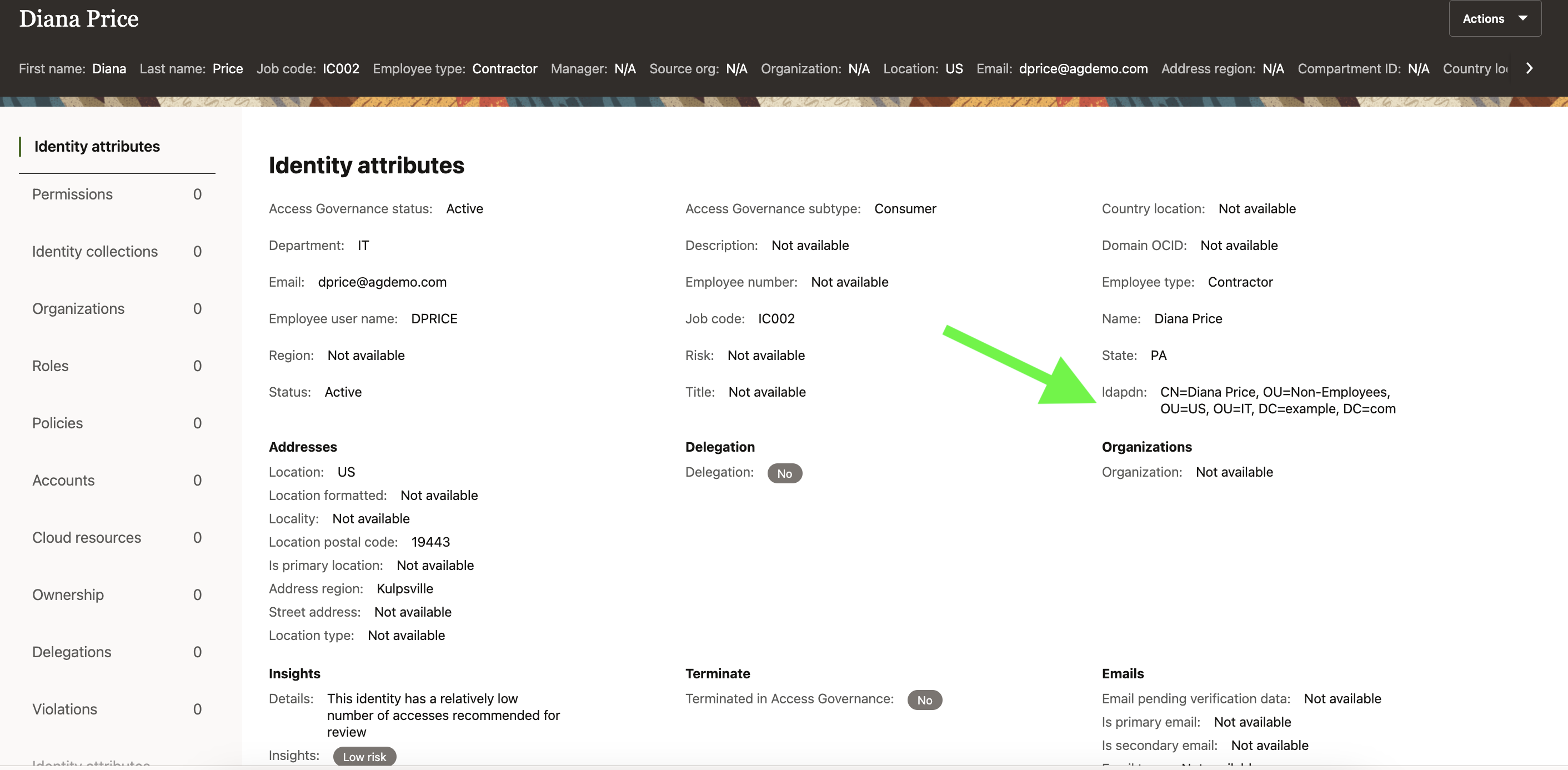

A ce stade, vous avez synchronisé les utilisateurs sans aucune transformation de données. Pour voir le profil complet d'un utilisateur, naviguez jusqu'à Administration du service et cliquez sur Identités. Cliquez sur l'icône à trois points et sur Voir les détails d'un utilisateur, puis cliquez sur Attributs d'identité pour voir les attributs de profil de l'utilisateur.

Tâche 4 : Ajouter un attribut personnalisé dans le fichier de schéma

Dans cette tâche, nous ajouterons un attribut personnalisé dans le fichier de schéma d'identité.

-

Allez à la console OCI et naviguez jusqu'au seau du fichier plat.

-

Téléchargez le fichier de schéma d'identité

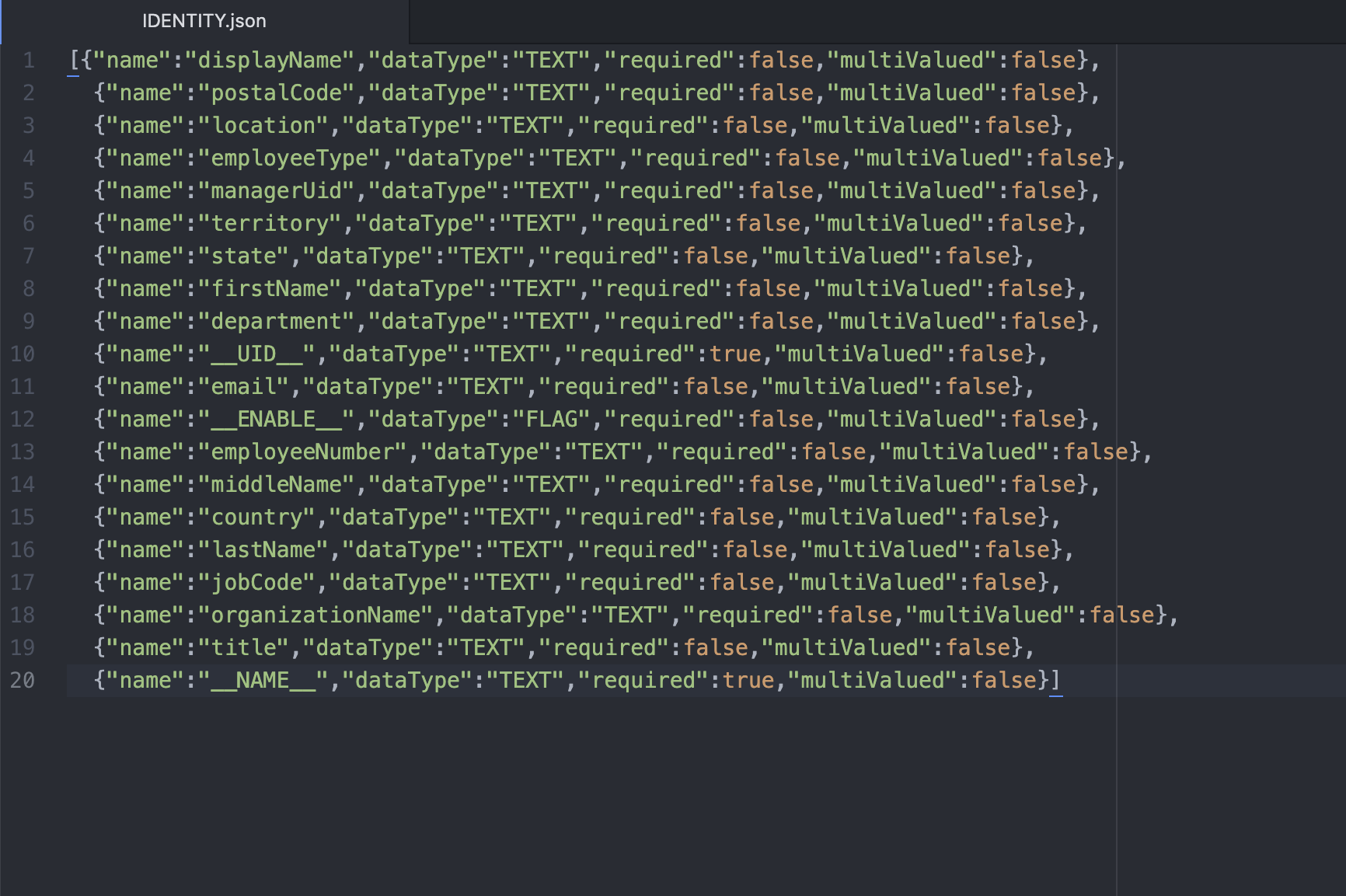

IDENTITY.jsonrésidant dans le dossier<ServiceInstanceName/OrchestratedSystemName/schema>. S'il n'est pas personnalisé précédemment, le fichier de schéma par défaut doit avoir le contenu suivant :

-

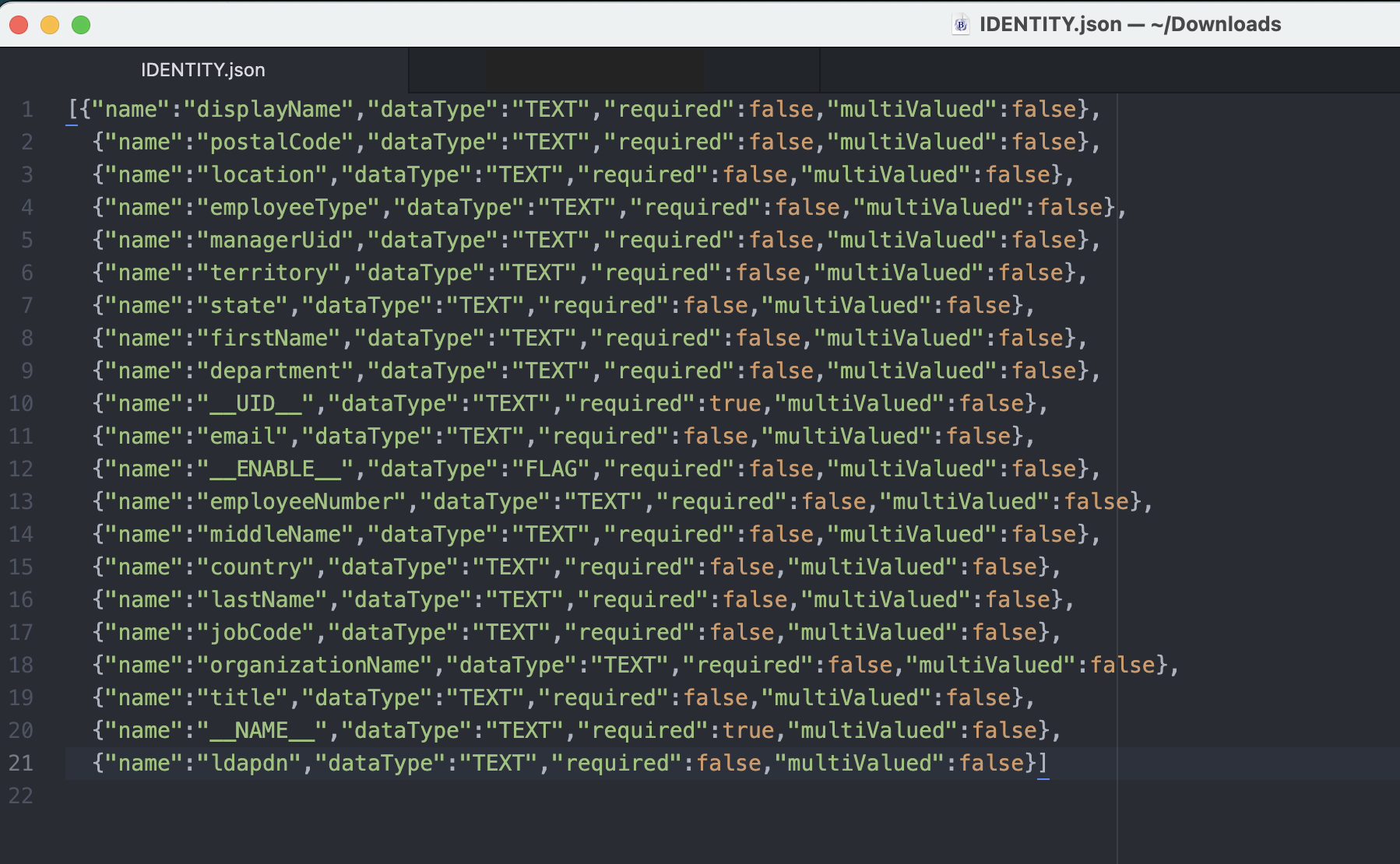

Téléchargez le fichier et ajoutez une nouvelle rangée pour un attribut personnalisé

ldapdn. Le fichier de schéma modifié doit avoir le contenu suivant :

-

Rechargez le fichier. Ne renommez PAS le fichier de schéma; assurez-vous qu'il reste

IDENTITY.json.

Tâche 5 : Extraire l'attribut personnalisé dans Oracle Access Governance Cloud Service

Dans cette tâche, nous allons extraire l'attribut personnalisé ajouté à la tâche 4.

-

Allez à Oracle Access Governance Cloud Service, naviguez jusqu'à Administration du service et cliquez sur Attributs d'identité.

-

Cliquez sur Personnalisé et sur Extraire les attributs. Assurez-vous de sélectionner le système orchestré de fichier plat, s'il n'est pas alimenté automatiquement et cliquez sur Extraire. La synchronisation de l'attribut peut prendre quelques minutes.

-

Une fois l'attribut

ldapdnsynchronisé, cliquez sur l'icône à trois points ( :) et cliquez sur Modifier. -

Sélectionnez Inclure dans les détails de l'identité, cliquez sur Appliquer et Enregistrer.

Si vous consultez le profil d'un utilisateur, vous devriez voir l'attribut

ldapdn. À ce stade, l'attribut apparaît mais n'est pas alimenté car aucune règle de transformation n'a été appliquée.

Tâche 6 : Appliquer la règle de transformation dans Oracle Access Governance Cloud Service

Dans cette tâche, nous appliquerons la logique de transformation à l'attribut personnalisé dans Oracle Access Governance Cloud Service.

-

Allez à Oracle Access Governance Cloud Service, naviguez jusqu'à Administration du service et cliquez sur Systèmes orchestrés.

-

Localisez le système orchestré pour le fichier plat, cliquez sur l'icône à trois points ( ) et sélectionnez Gérer l'intégration.

-

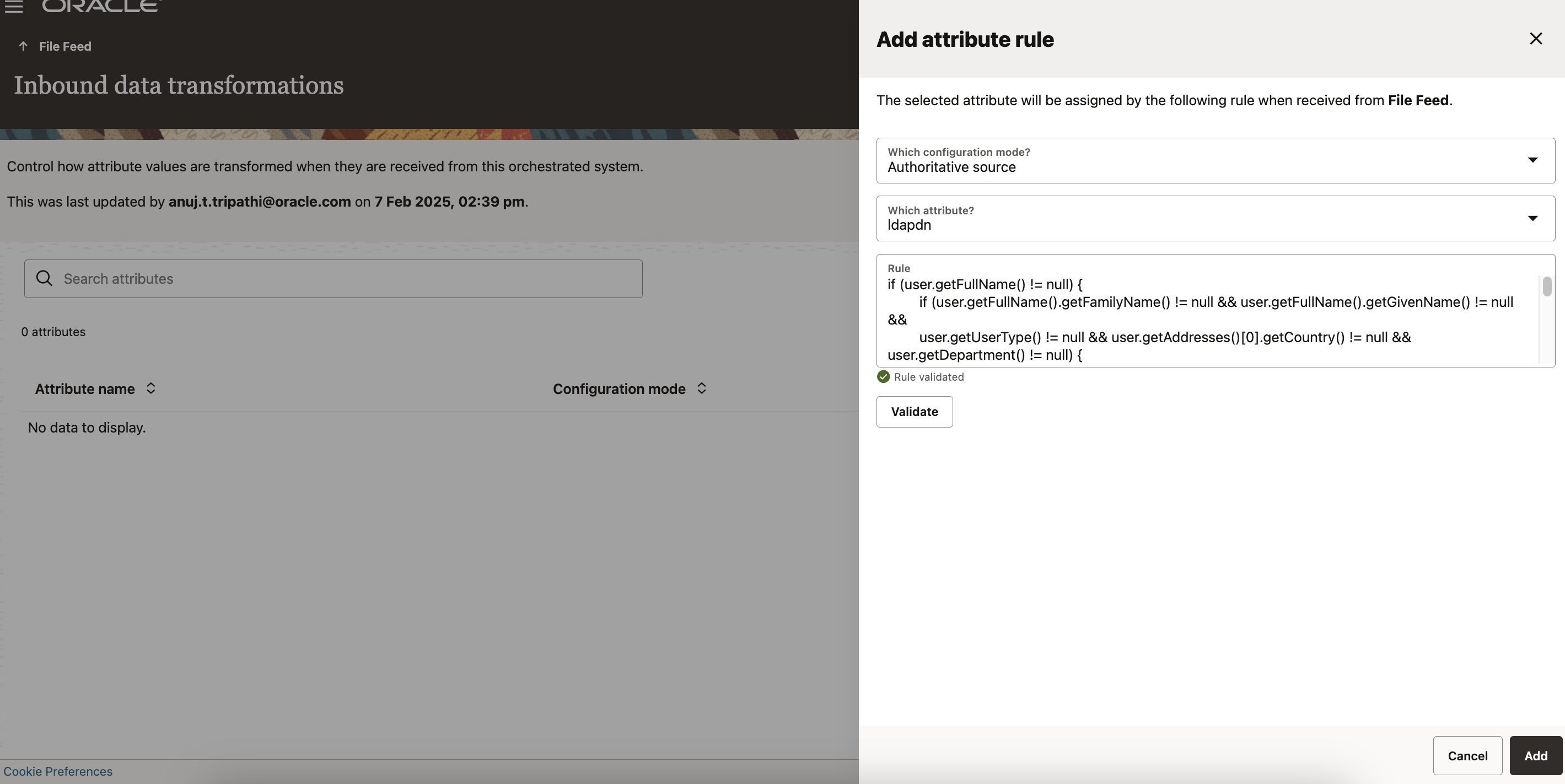

Sous Transformations de données entrantes, cliquez sur Gérer et Ajouter une règle d'attribut.

-

Sélectionnez Source faisant autorité comme mode de configuration et sélectionnez

ldapdncomme attribut. Entrez la règle suivante dans la fenêtre Règle.if (user.getFullName() != null) { if (user.getFullName().getFamilyName() != null && user.getFullName().getGivenName() != null && user.getUserType() != null && user.getAddresses()[0].getCountry() != null && user.getDepartment() != null) { if (user.getUserType().toUpperCase() == "FULL-TIME") { "CN=" + user.getFullName().getGivenName() + " " + user.getFullName().getFamilyName() + ", OU=Employees, OU=" + user.getAddresses()[0].getCountry() + ", OU=" + user.getDepartment() + ", DC=example, DC=com"; } else { "CN=" + user.getFullName().getGivenName() + " " + user.getFullName().getFamilyName() + ", OU=Non-Employees, OU=" + user.getAddresses()[0].getCountry() + ", OU=" + user.getDepartment() + ", DC=example, DC=com"; } } } -

Cliquez sur Valider. Une fois la validation réussie, cliquez sur Ajouter.

Tâche 7 : Valider la transformation de données en exécutant le chargement de données

Dans cette tâche, nous allons exécuter le chargement de données et valider la valeur d'attribut transformée.

-

Allez à Oracle Access Governance Cloud Service, naviguez jusqu'à Administration du service et sous Qui a accès à quoi, cliquez sur Navigateur à l'échelle de l'entreprise.

-

Sélectionnez Identités.

-

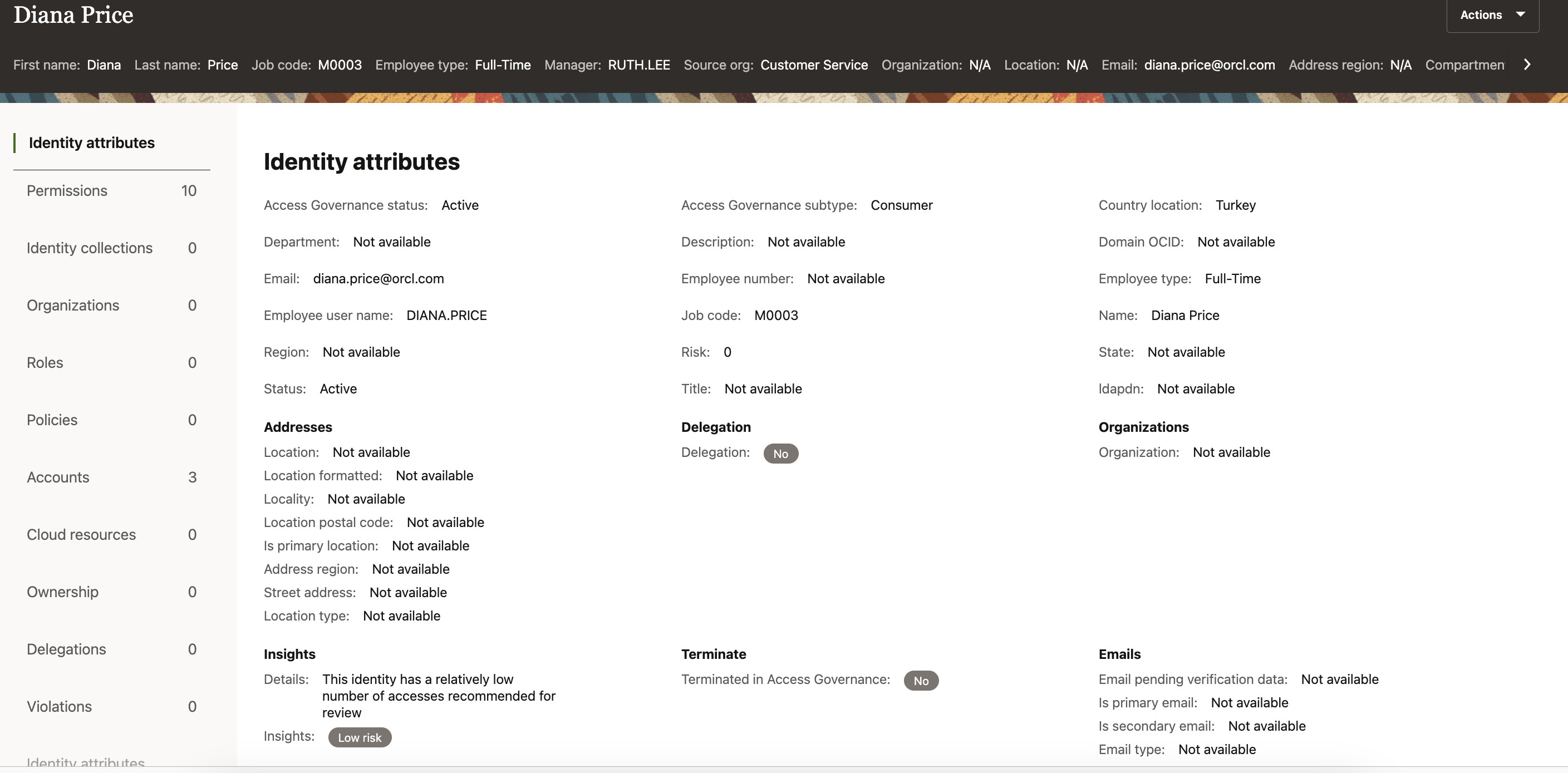

Cliquez sur Voir les détails pour l'un des utilisateurs précédents, puis cliquez sur Attributs d'identité.

-

Notez que l'attribut

ldapdnest alimenté en fonction de la logique de transformation fournie.

-

Facultativement, validez la valeur

ldapdnpour d'autres utilisateurs.

Dans ce tutoriel, nous avons appris à ajouter des attributs personnalisés à partir d'une source faisant autorité sur un fichier plat dans Oracle Access Governance Cloud Service. Nous avons exploré comment extraire la définition d'attribut personnalisé de manière transparente au sein de la plate-forme et configuré une règle de transformation de données pour normaliser les valeurs d'attribut. Enfin, nous avons validé les valeurs d'attribut transformées pour garantir l'exactitude et la conformité aux exigences commerciales.

Étapes suivantes

À la suite de ce tutoriel, vous pourrez étendre votre mise en oeuvre en définissant des règles de transformation supplémentaires adaptées aux politiques de données de votre organisation. Vous pouvez configurer des règles entrantes et sortantes pour la validation, l'enrichissement et le formatage afin d'aligner les attributs d'identité avec les systèmes en aval. Cette flexibilité assure la cohérence et la conformité des données, même lorsque des modifications directes aux données sources ne sont pas possibles.

Pour plus de précision, envisagez d'intégrer une logique de transformation avancée, d'implémenter des règles conditionnelles ou d'automatiser les flux de travail pour améliorer l'efficacité et la gouvernance.

Liens connexes

Remerciements

- Auteur - Anuj Tripathi (architecte en nuage principal, ingénierie de solution NA)

Autres ressources d'apprentissage

Explorez d'autres laboratoires sur le site docs.oracle.com/learn ou accédez à plus de contenu d'apprentissage gratuit sur le canal Oracle Learning YouTube. De plus, visitez education.oracle.com/learning-explorer pour devenir un explorateur Oracle Learning.

Pour obtenir la documentation sur le produit, visitez Oracle Help Center.

Transform Inbound Data Ingested from an Authoritative Source into Oracle Access Governance Cloud Service

G27211-01

February 2025

Copyright ©2025, Oracle and/or its affiliates.