Note :

- Ce tutoriel nécessite l'accès à Oracle Cloud. Pour vous inscrire à un compte gratuit, voir Introduction à l' niveau gratuit d'Oracle Cloud Infrastructure.

- Il utilise des exemples de valeurs pour les données d'identification, la location et les compartiments Oracle Cloud Infrastructure. À la fin de votre laboratoire, remplacez ces valeurs par celles propres à votre environnement en nuage.

Connectez-vous sur place à OCI à l'aide d'un RPV IPSec avec une architecture de routage de VCN hub et satellite

Présentation

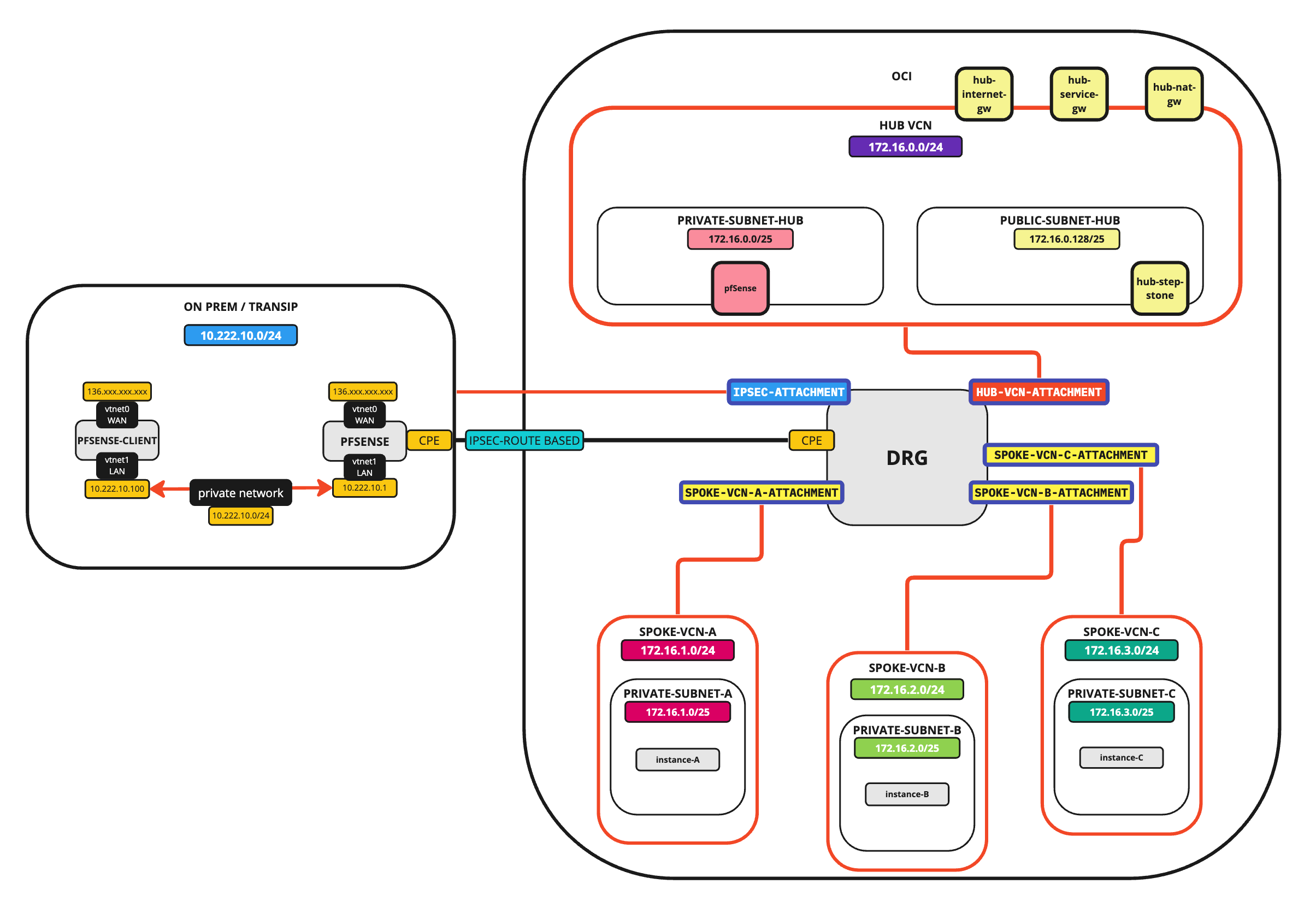

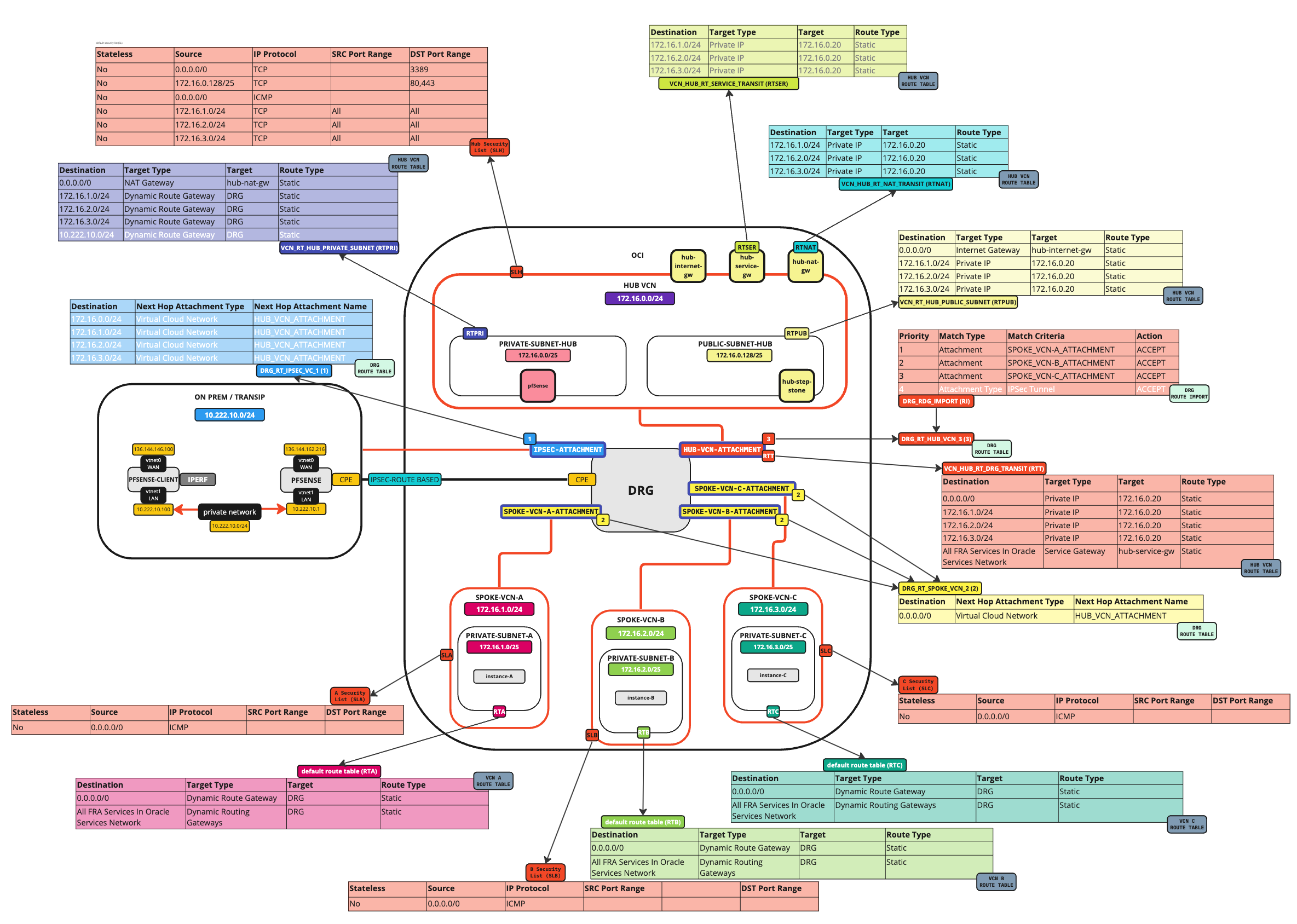

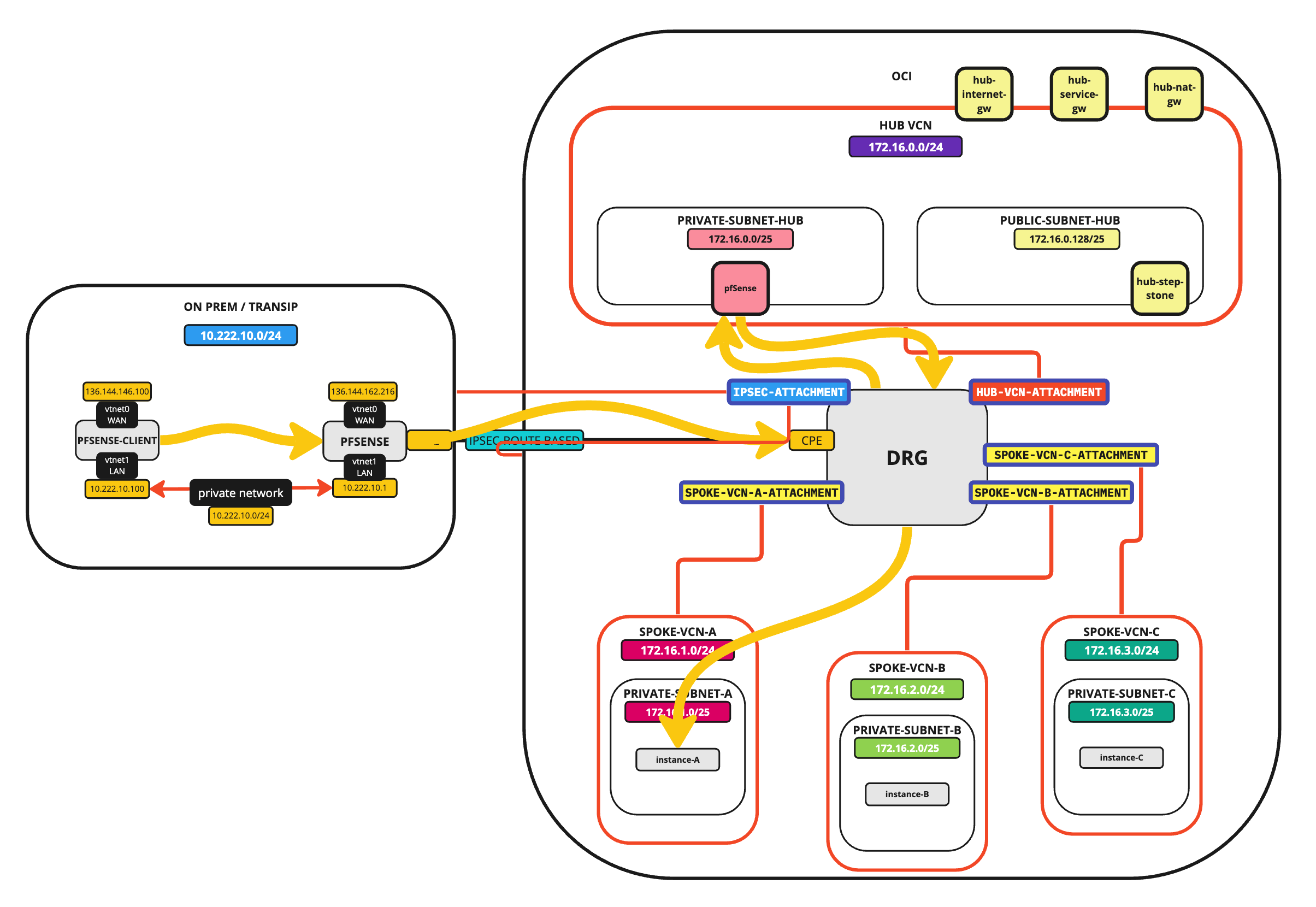

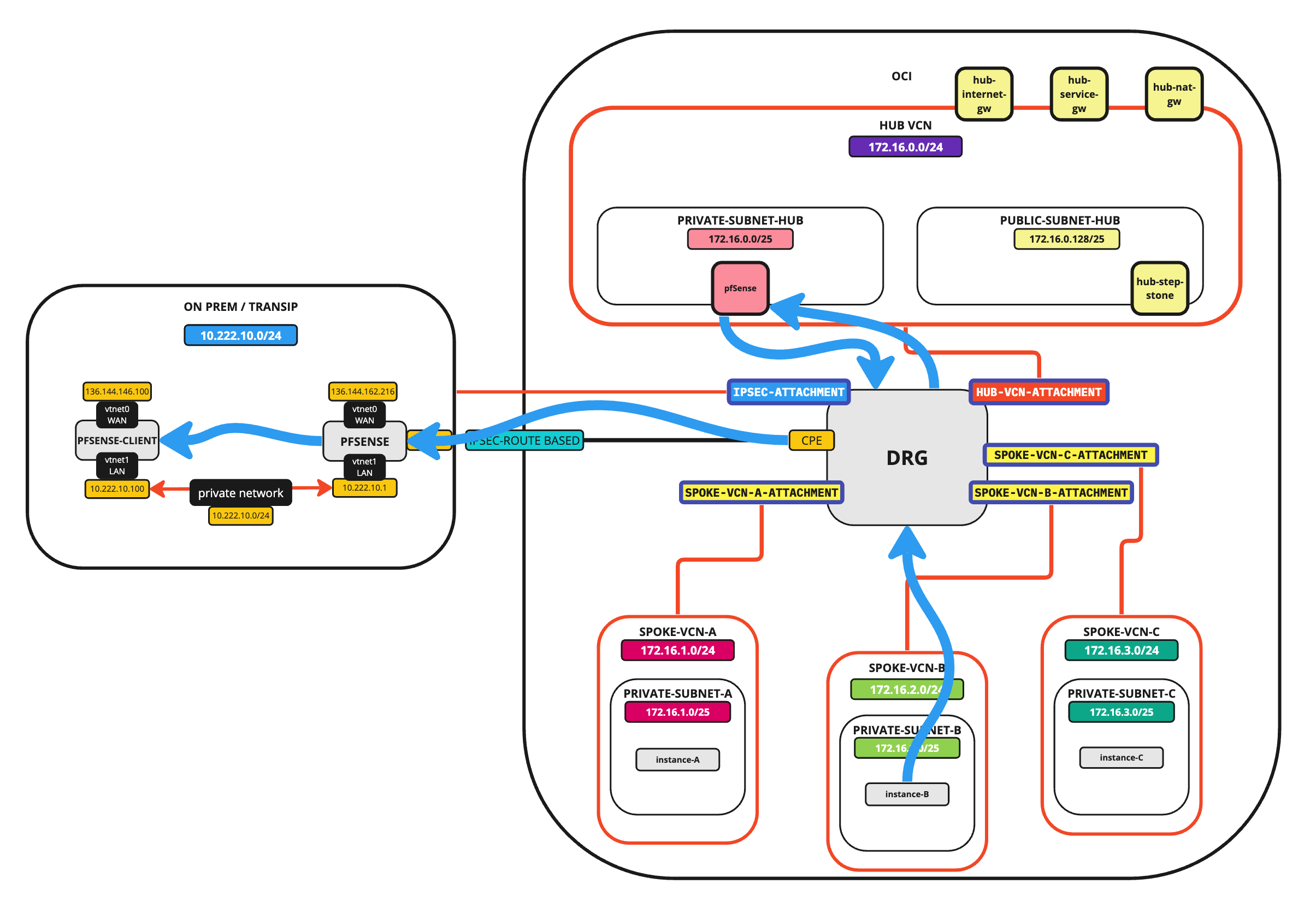

Oracle Cloud Infrastructure (OCI) facilite la configuration de la connectivité RPV entre votre environnement sur place et votre environnement OCI. Toutefois, ils peuvent créer des complexités dans le routage lors de l'utilisation d'une topologie de concentrateur et de satellite dans OCI. Dans ce tutoriel, nous allons configurer une connexion RPV Internet Protocol Security (IPSec) à OCI et le routage afin de garantir que le trafic de l'environnement sur place est évalué par des politiques de pare-feu avant la connexion aux ressources dans OCI.

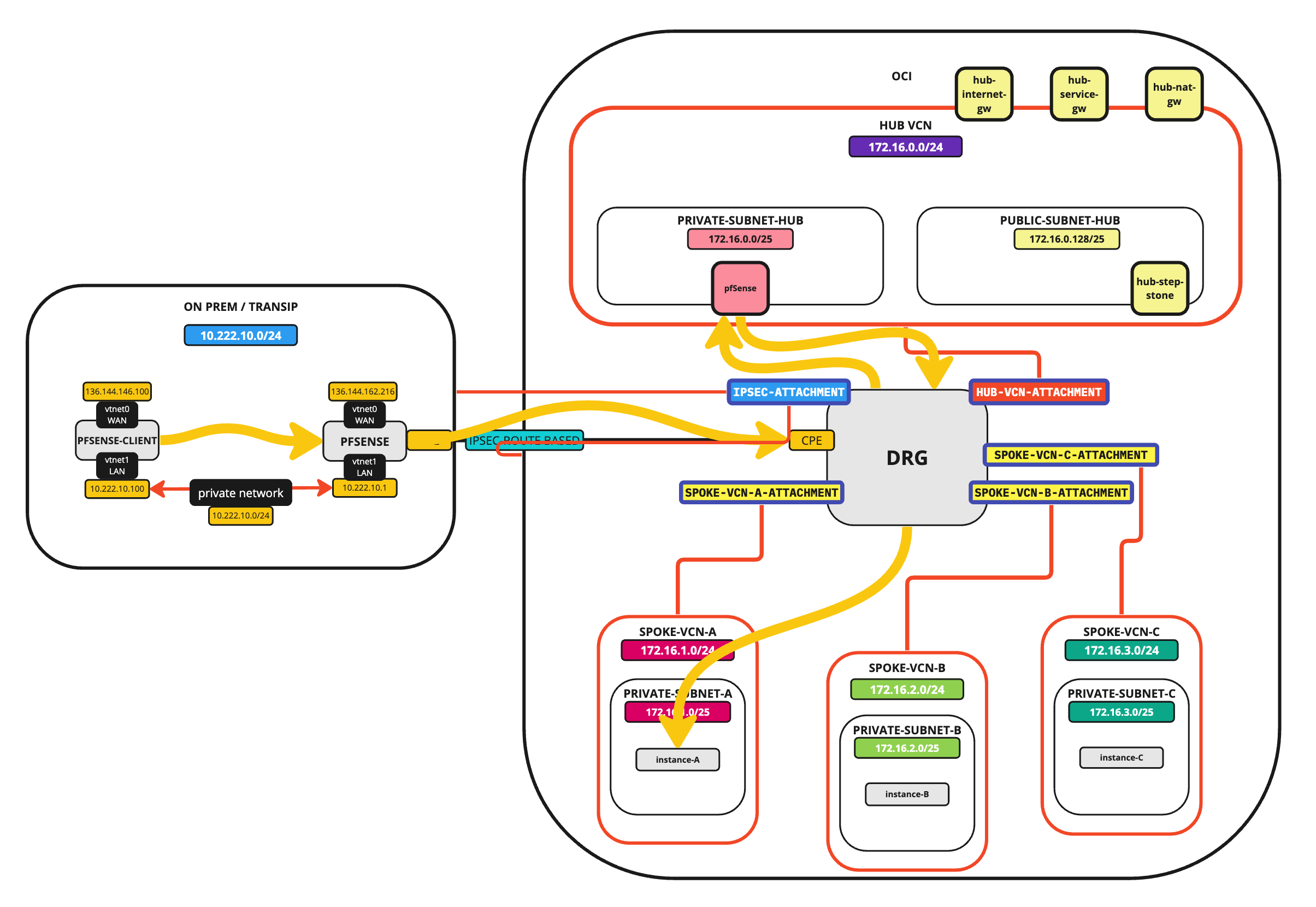

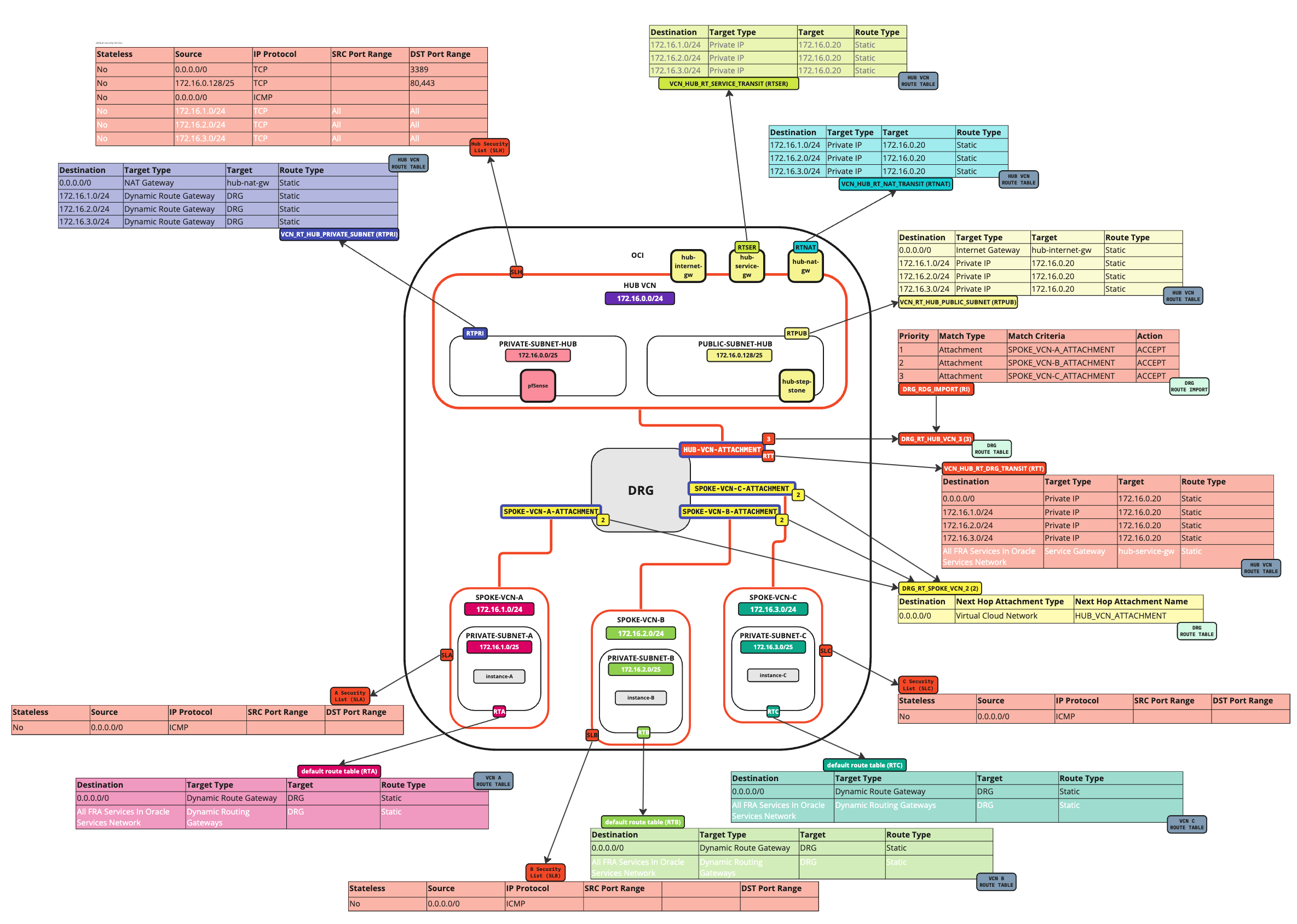

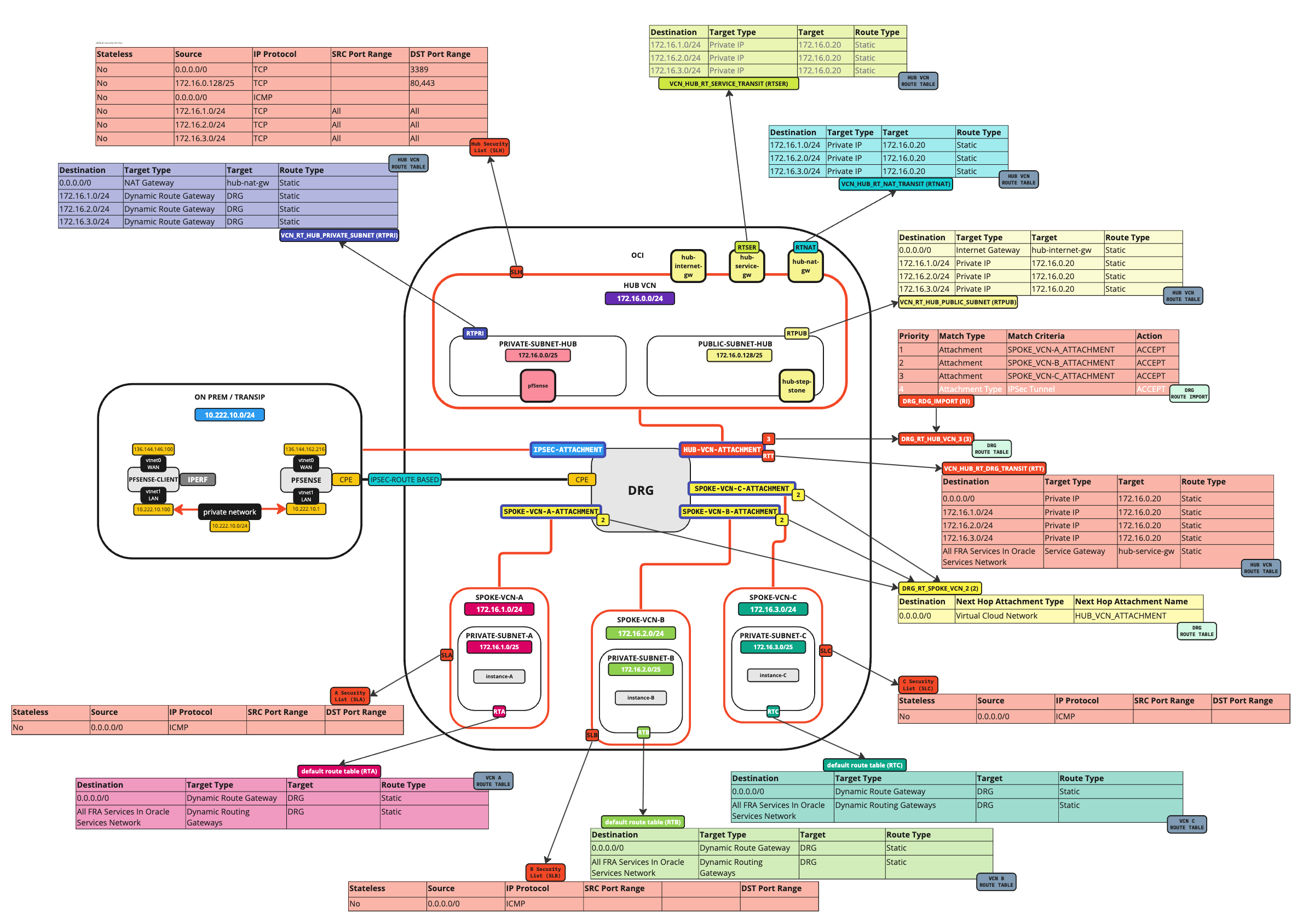

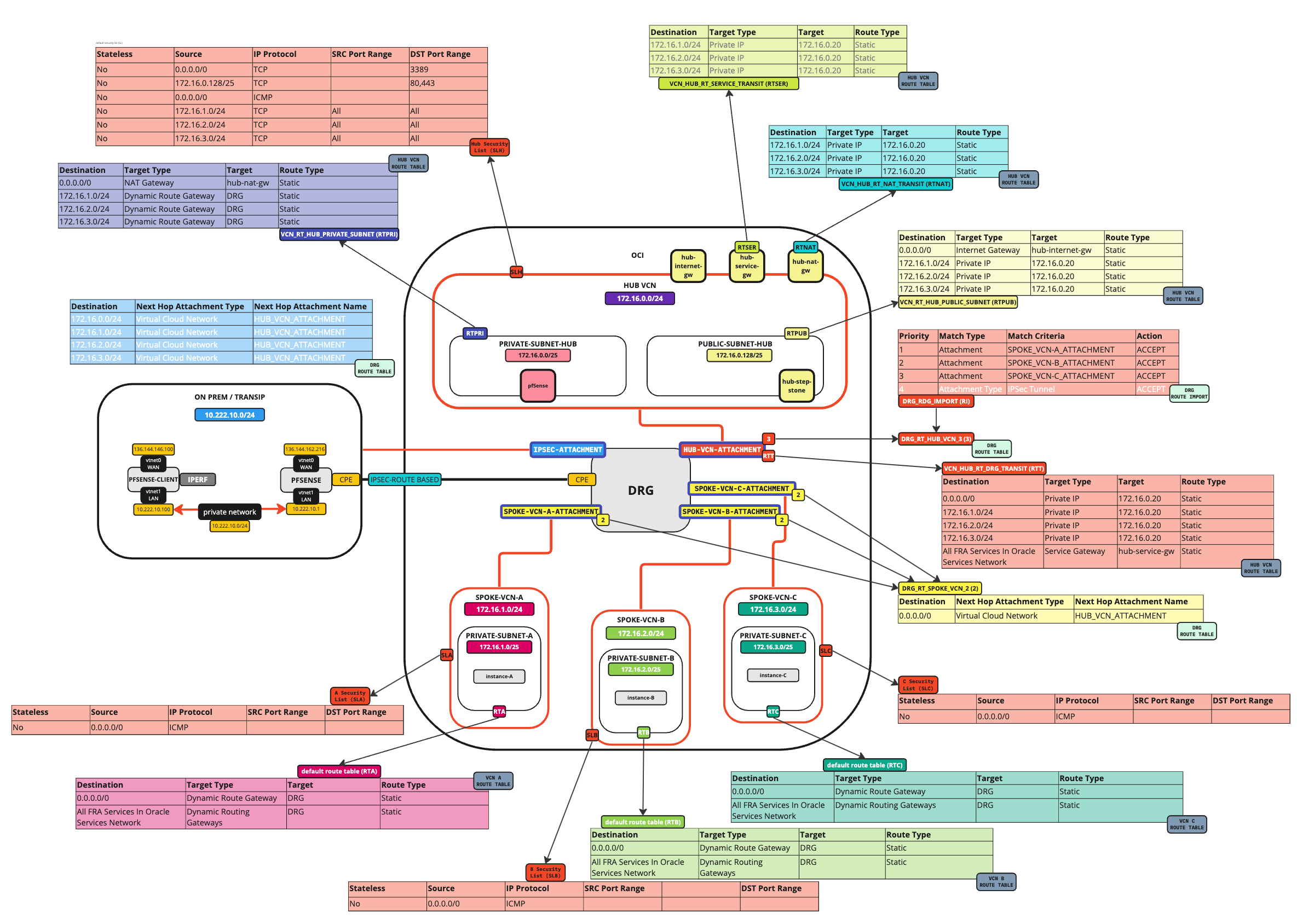

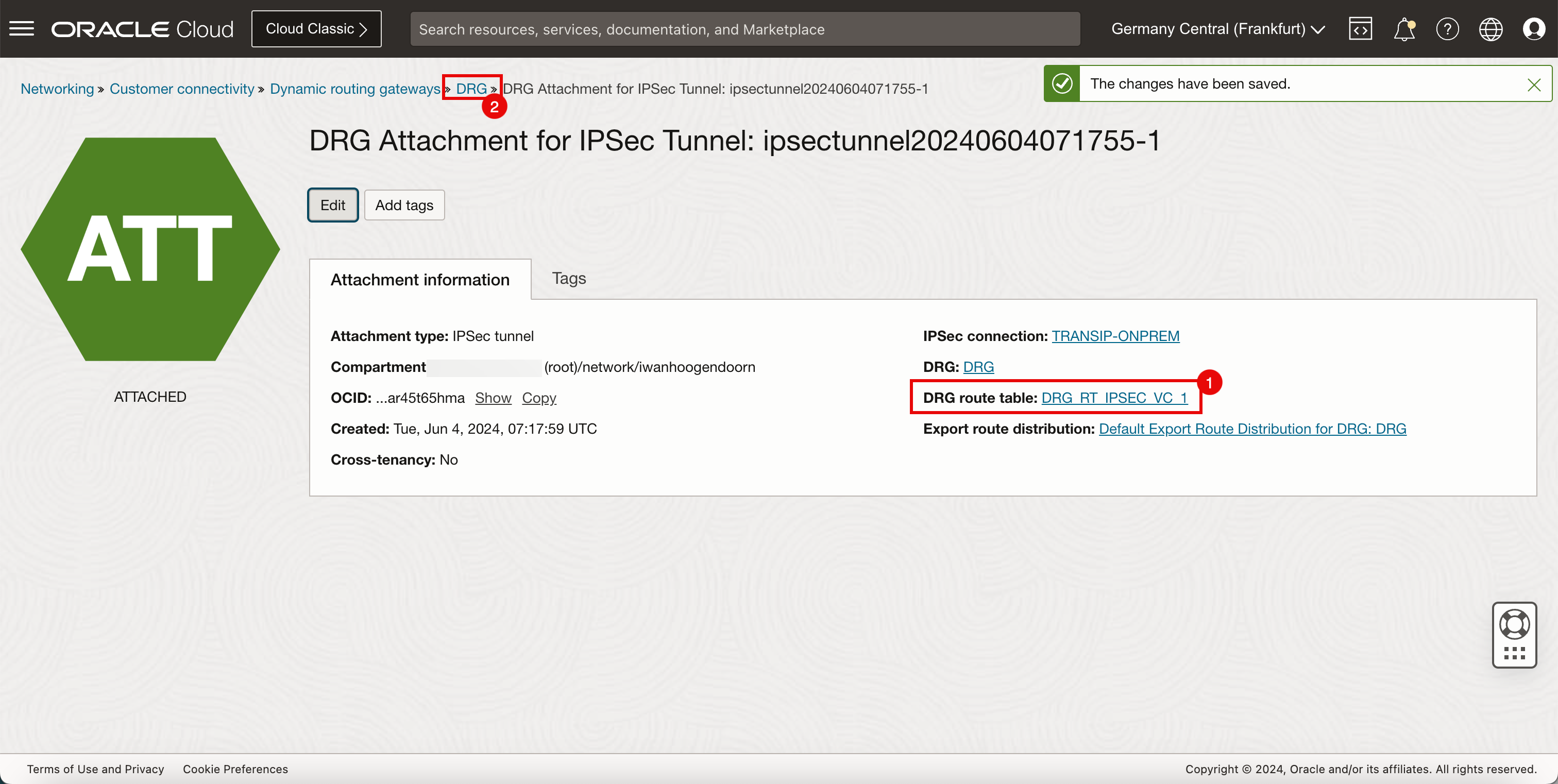

Les images suivantes illustrent les flux de trafic.

-

Connectivité satellite sur place

-

Connectivité satellite B à réseau sur place

Objectifs

- Connectez un emplacement sur place à l'environnement OCI à l'aide d'un tunnel RPV IPSec. Étant donné que notre environnement OCI utilise une architecture d'acheminement hub et satellite, nous configurerons également l'acheminement nécessaire pour garantir que le trafic circule correctement et vérifier la connectivité au moyen de tests ping de base.

Préalables

Vous devez suivre les tutoriels suivants :

-

Déployer une instance Windows dans Oracle Cloud Infrastructure.

-

Installez un pare-feu pfSense dans Oracle Cloud Infrastructure.

-

Routage du centre de routage et du VCN satellite avec un pare-feu pfSense dans le VCN central.

Tâche 1 : Préparer l'environnement sur place

-

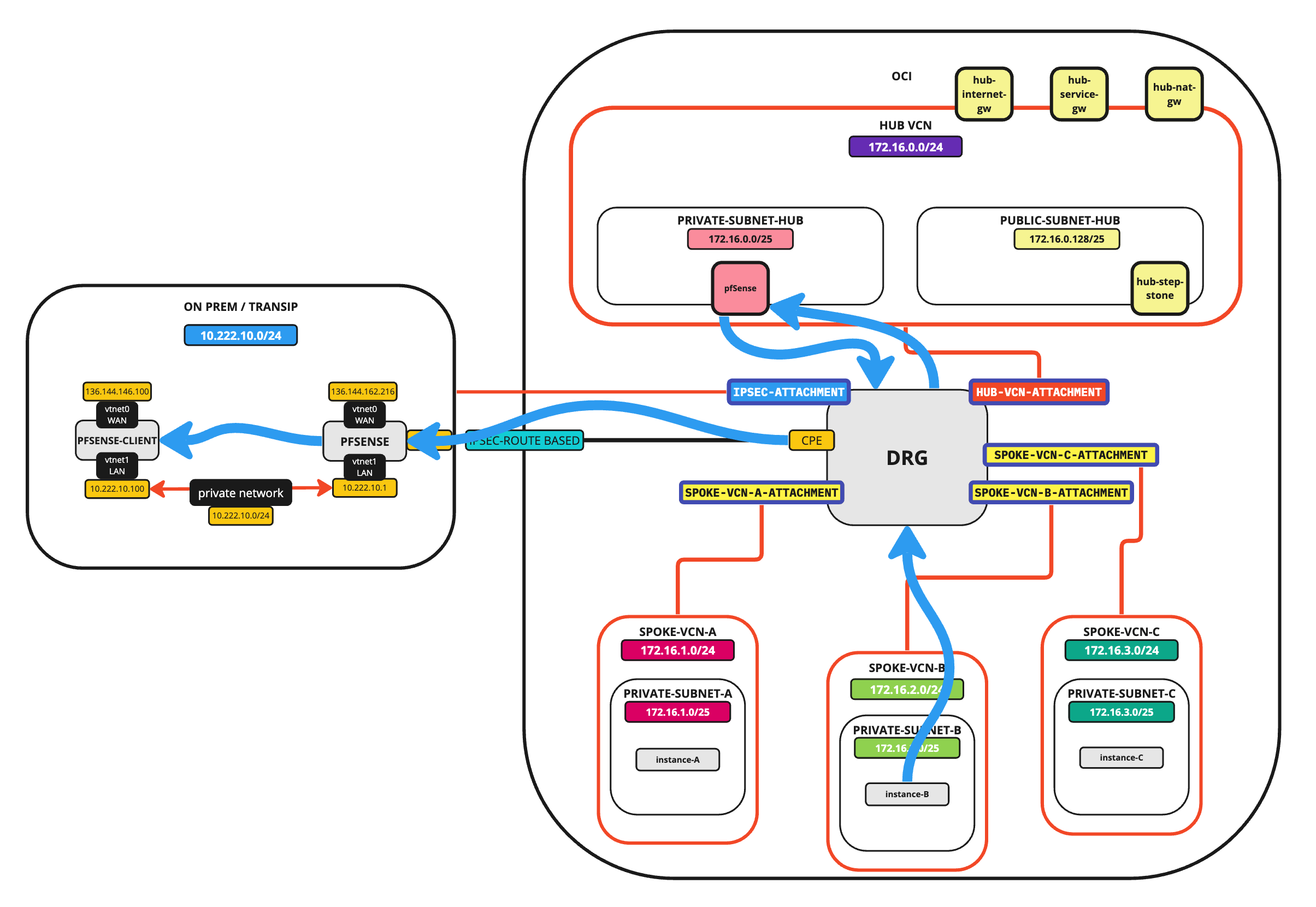

Topologie OCI

Dans ce tutoriel, la topologie OCI est la topologie de routage du VCN hub et satellite. Pour plus d'informations, voir Centre de routage et VCN satellite avec pare-feu pfSense dans le VCN central.

L'image suivante illustre la représentation visuelle du point de départ.

-

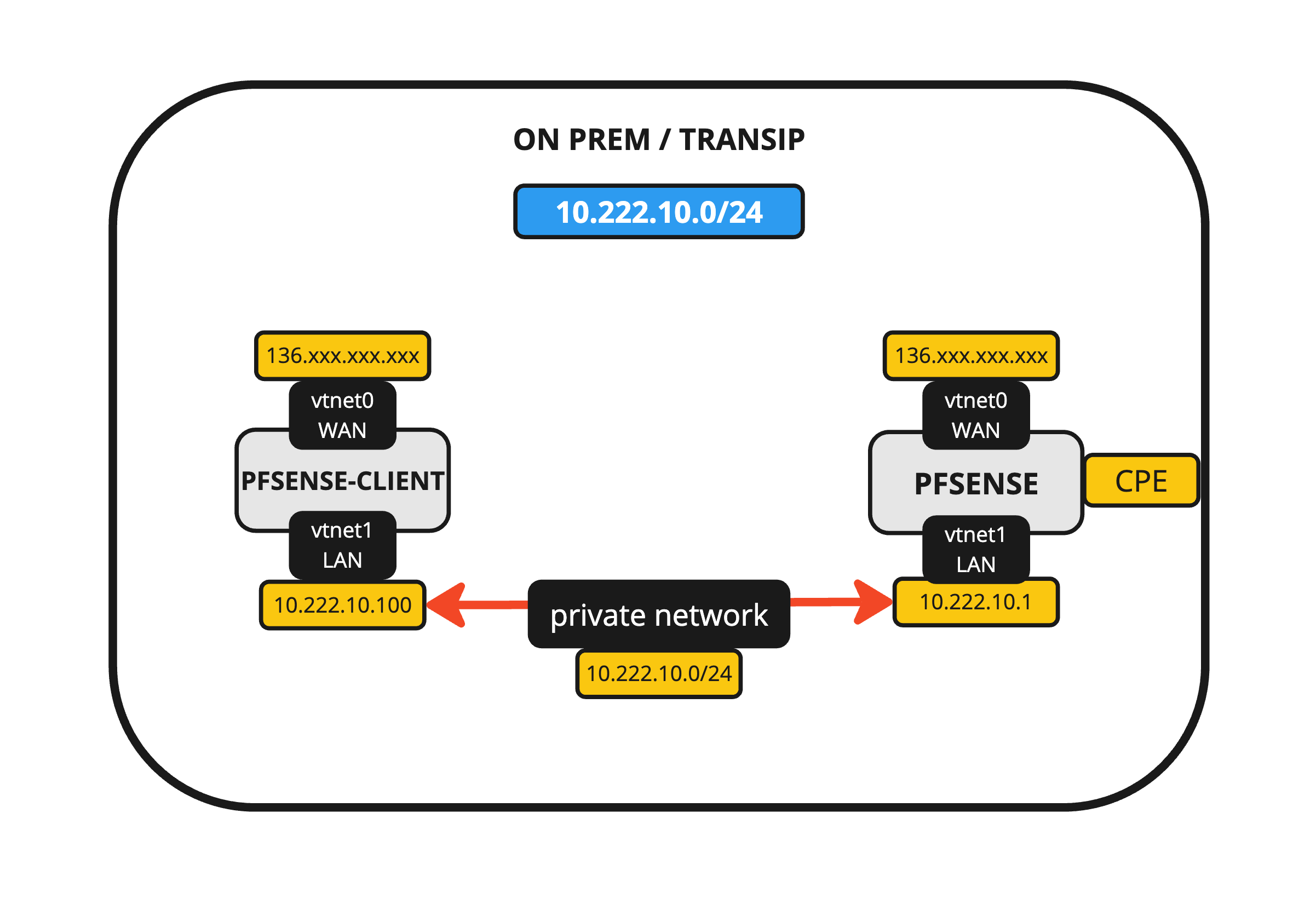

Topologie sur place

Pour simuler un environnement sur place, j'ai créé un exemple de configuration, créé deux instances VPS et installé pfSense sur chacune.

Une instance pfSense servira de point d'arrêt de l'équipement local d'abonné (CPE) IPSec, tandis que l'autre instance pfSense fonctionnera comme client interne.

La configuration de cet environnement ne fait pas partie de ce tutoriel.

-

Topologie finale OCI et sur place

Lorsque nous connectons un environnement sur place à l'environnement OCI, la topologie se présente comme suit :

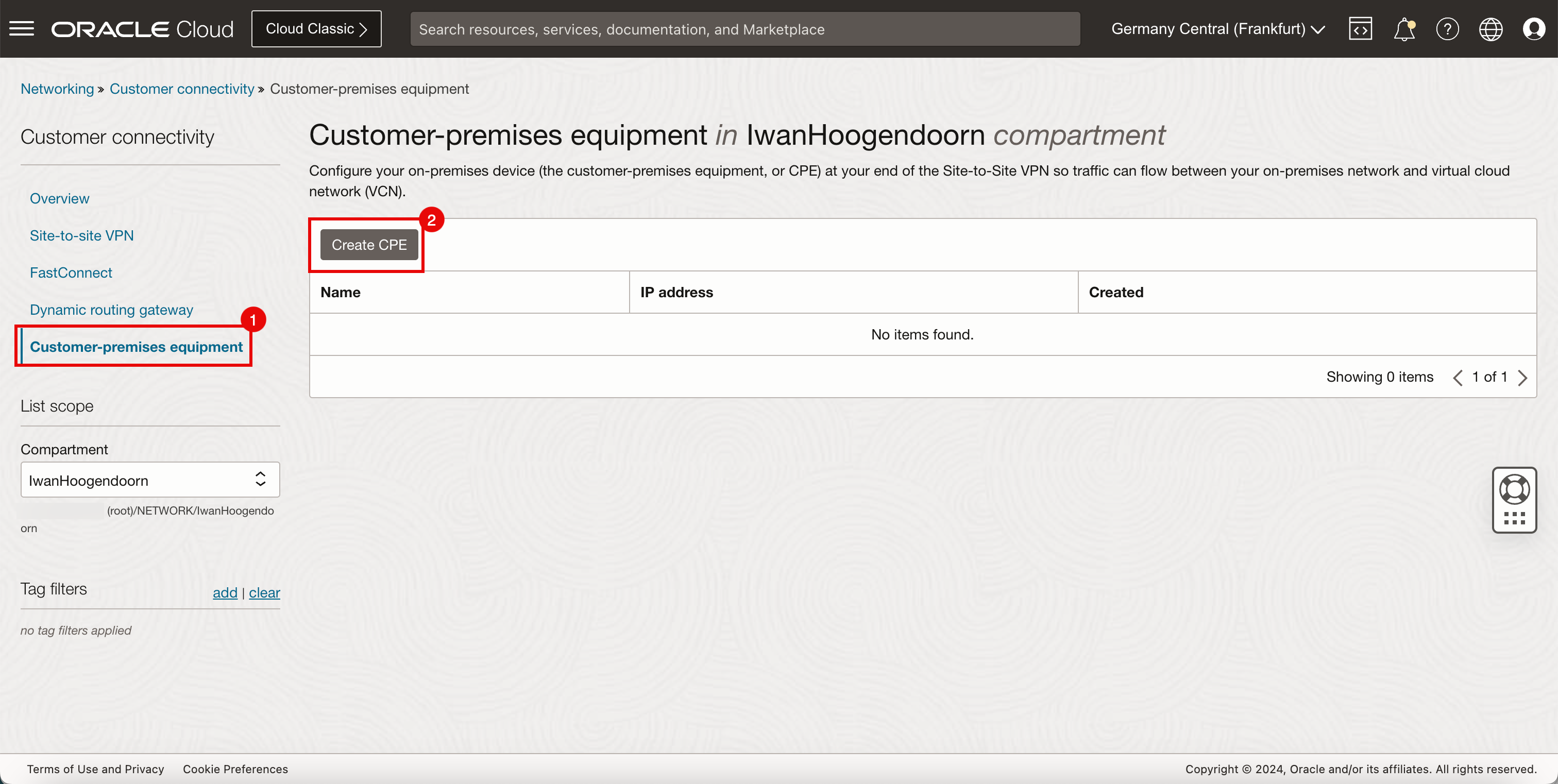

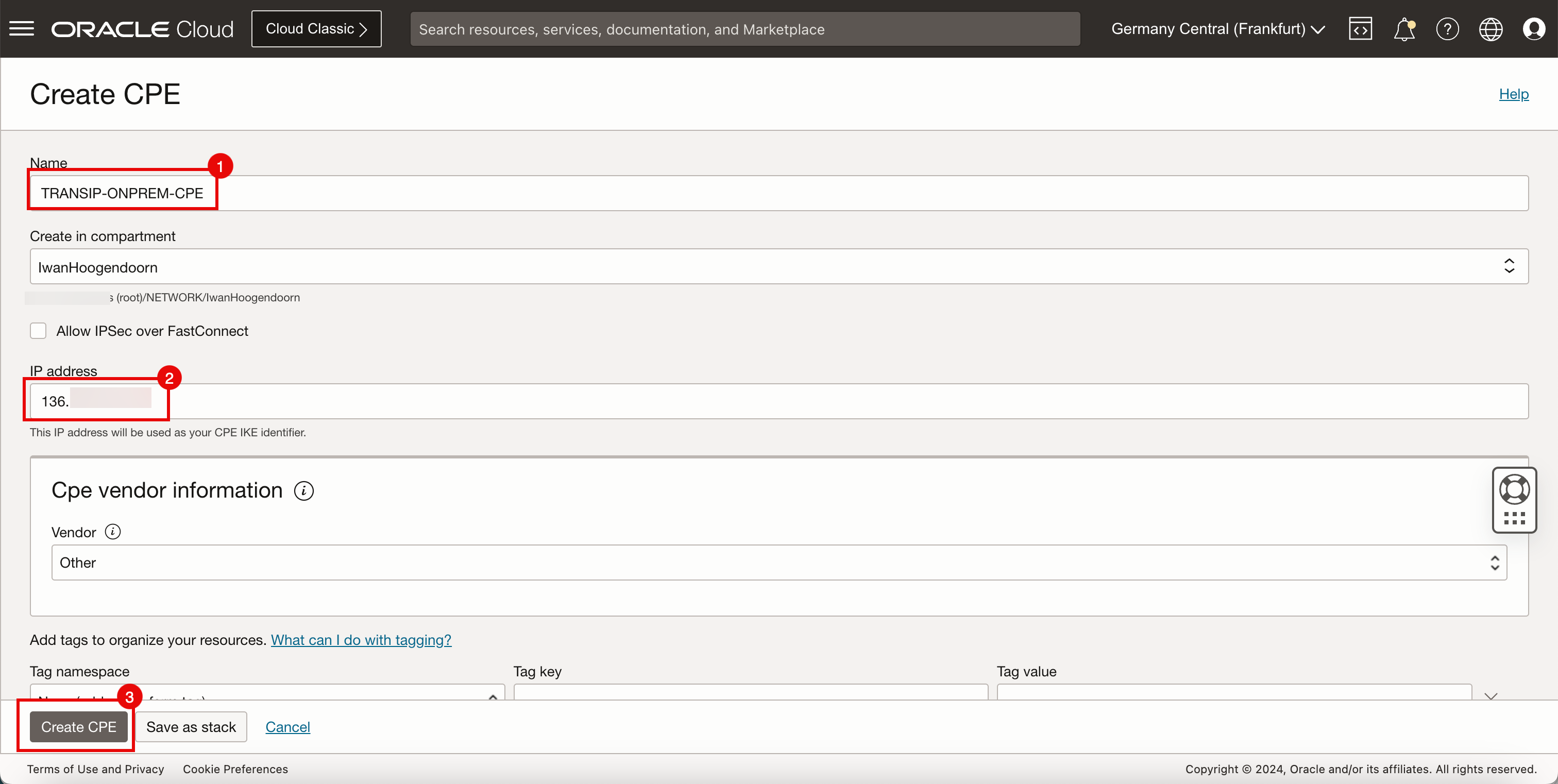

Tâche 2 : Créer un équipement local d'abonné dans OCI

Avant de créer une connexion RPV IPSec, nous devons d'abord créer un objet CPE dans OCI.

-

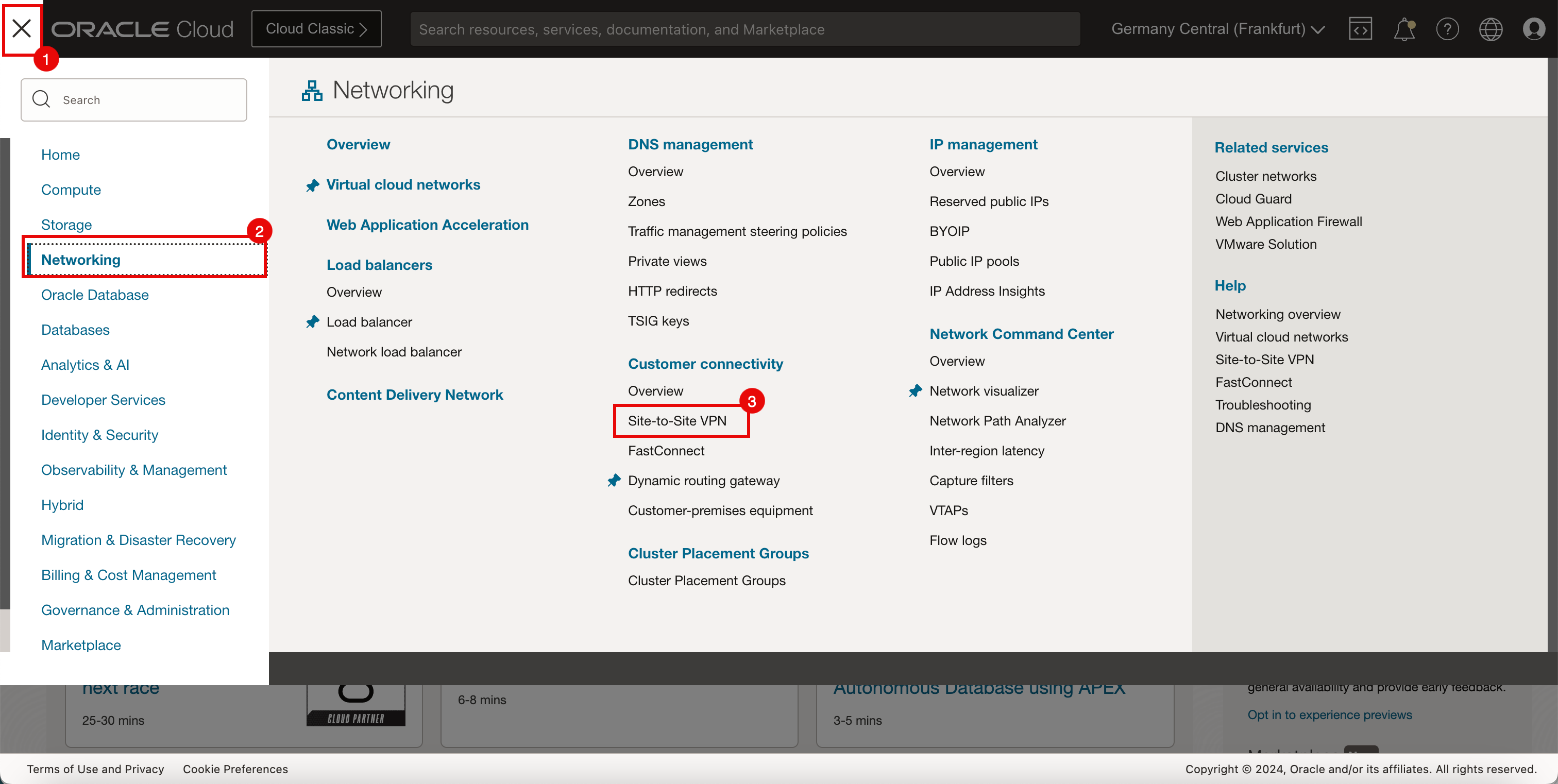

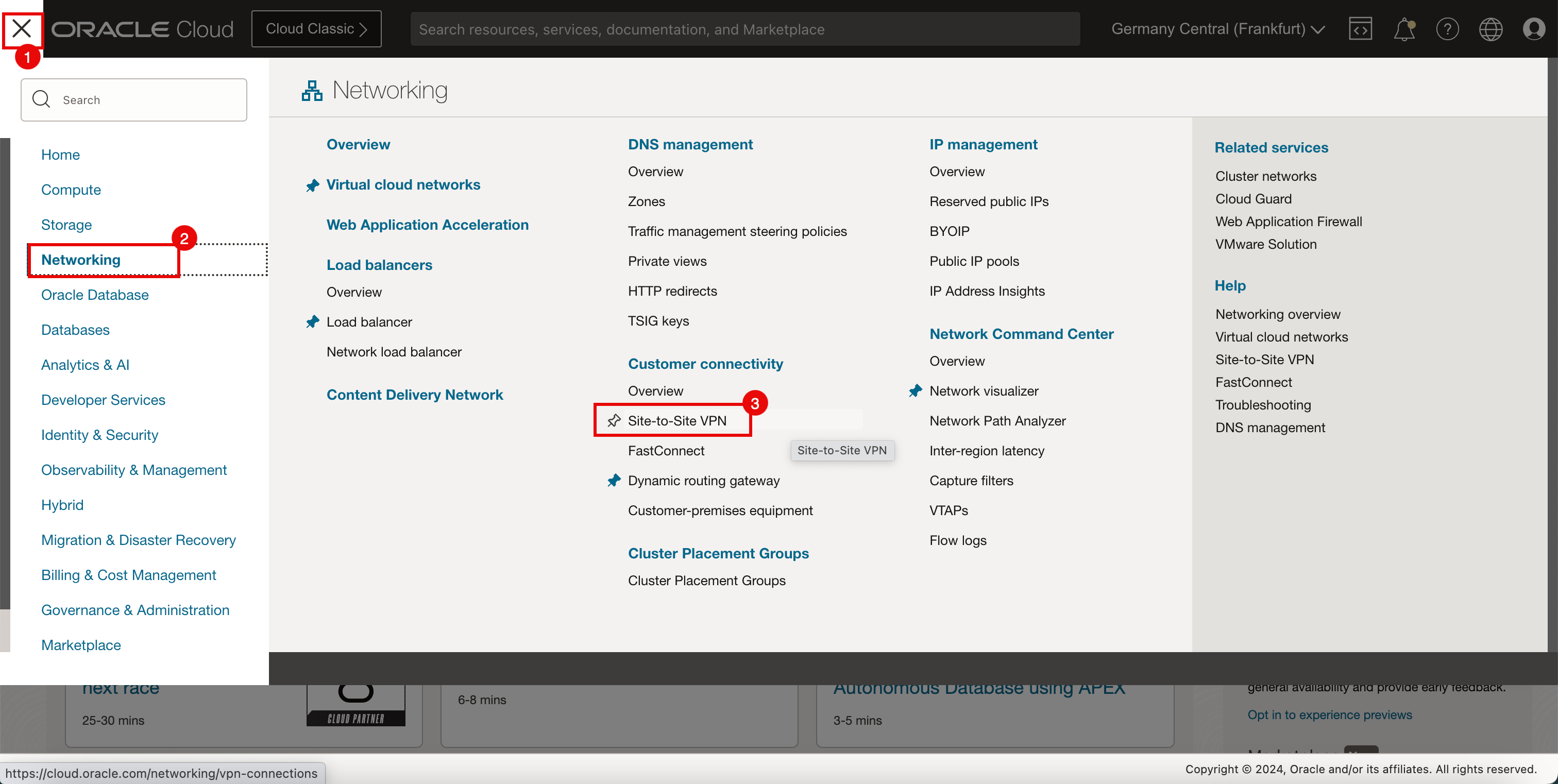

Allez à la console OCI.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseau.

- Cliquez sur RPV site à site.

- Cliquez sur équipement local d'abonné.

- Cliquez sur Créer un CPE.

-

Dans Créer un équipement local d'abonné, entrez les informations suivantes.

- Entrez le nom du CPE.

- Entrez une adresse IP, cette adresse IP est l'adresse IP publique de l'appareil qui va être utilisé pour configurer le RPV sur place.

- Cliquez sur Créer un CPE.

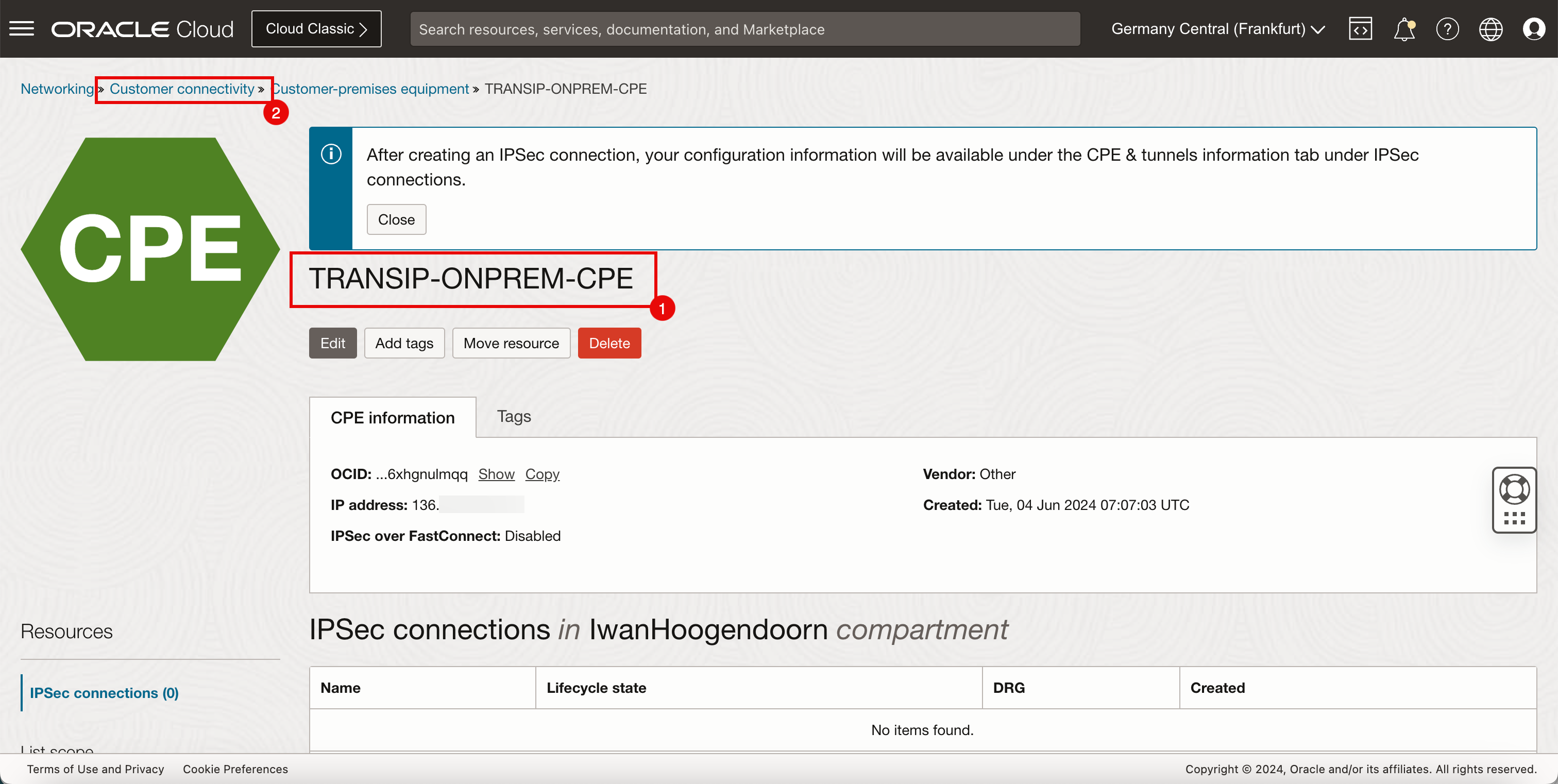

- Notez que le nouvel objet CPE dans OCI est créé.

- Cliquez sur Connexion client pour retourner à la page de connectivité client.

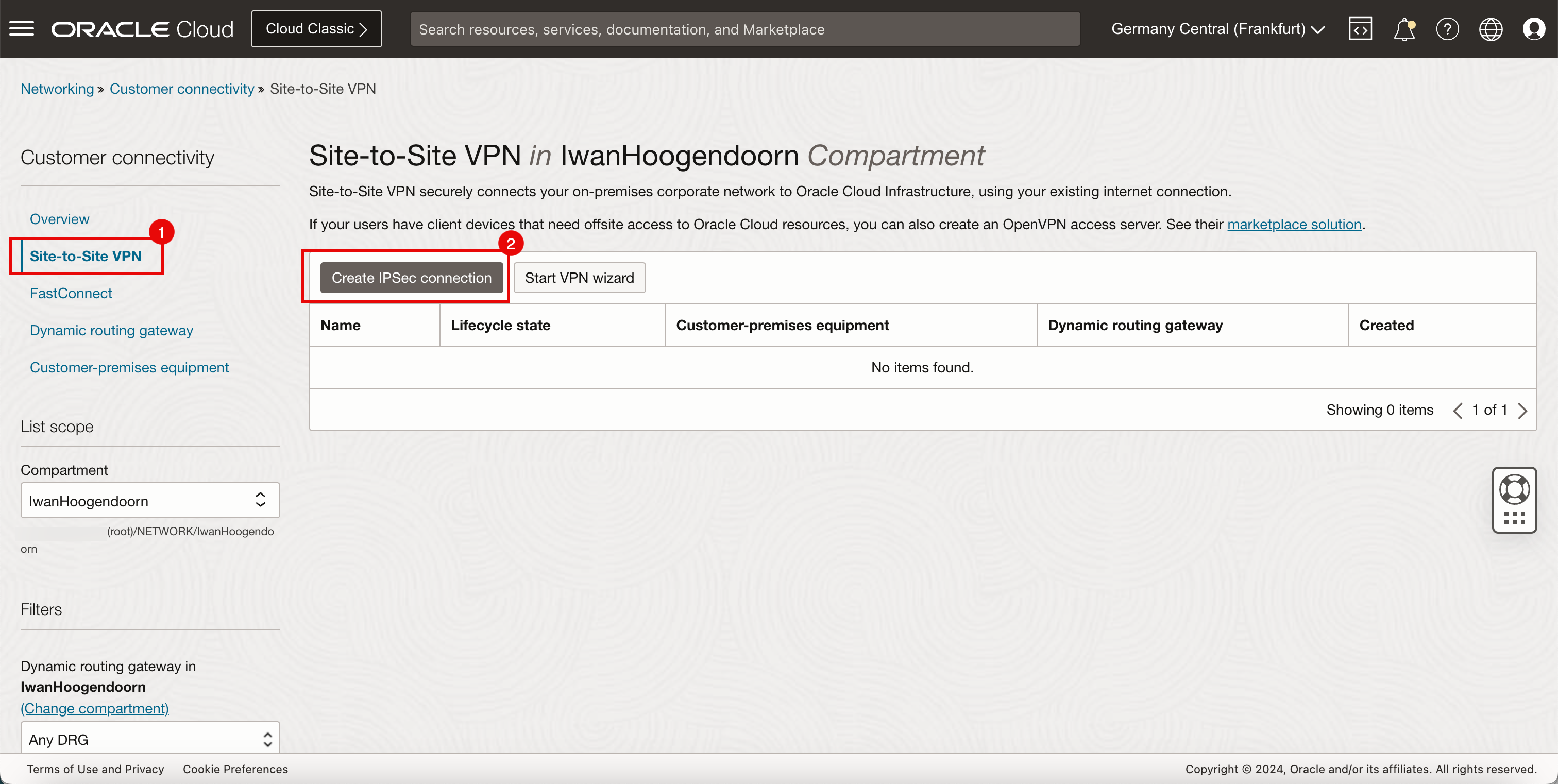

Tâche 3 : Créer un RPV site à site dans OCI

Pour configurer le RPV site à site OCI, nous devons effectuer la configuration à deux extrémités, côté OCI et côté sur place.

-

Configurez le côté OCI.

- Cliquez sur RPV site à site.

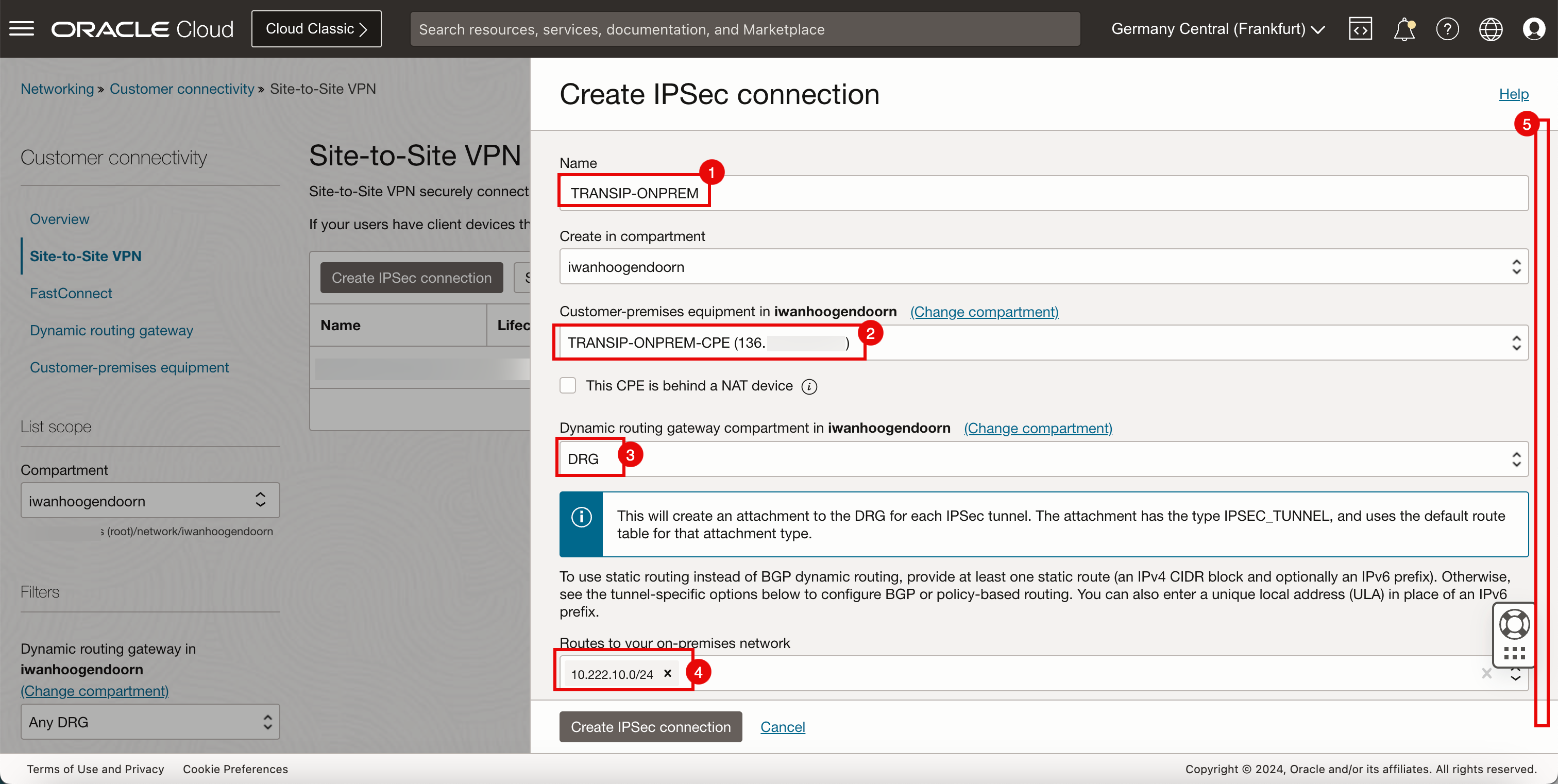

- Cliquez sur Créer une connexion IPSec.

- Entrez le nom de la connexion IPSec.

- Sélectionnez l'équipement local d'abonné créé au cours de la tâche 2.

- Sélectionnez la passerelle DRG qui sera utilisée pour mettre fin à cette connexion IPSec.

- Sélectionnez Routes vers votre réseau sur place (LAN) sur votre emplacement sur place vers lequel vous voulez acheminer le trafic à partir de vos réseaux OCI.

- Faire défiler vers le bas.

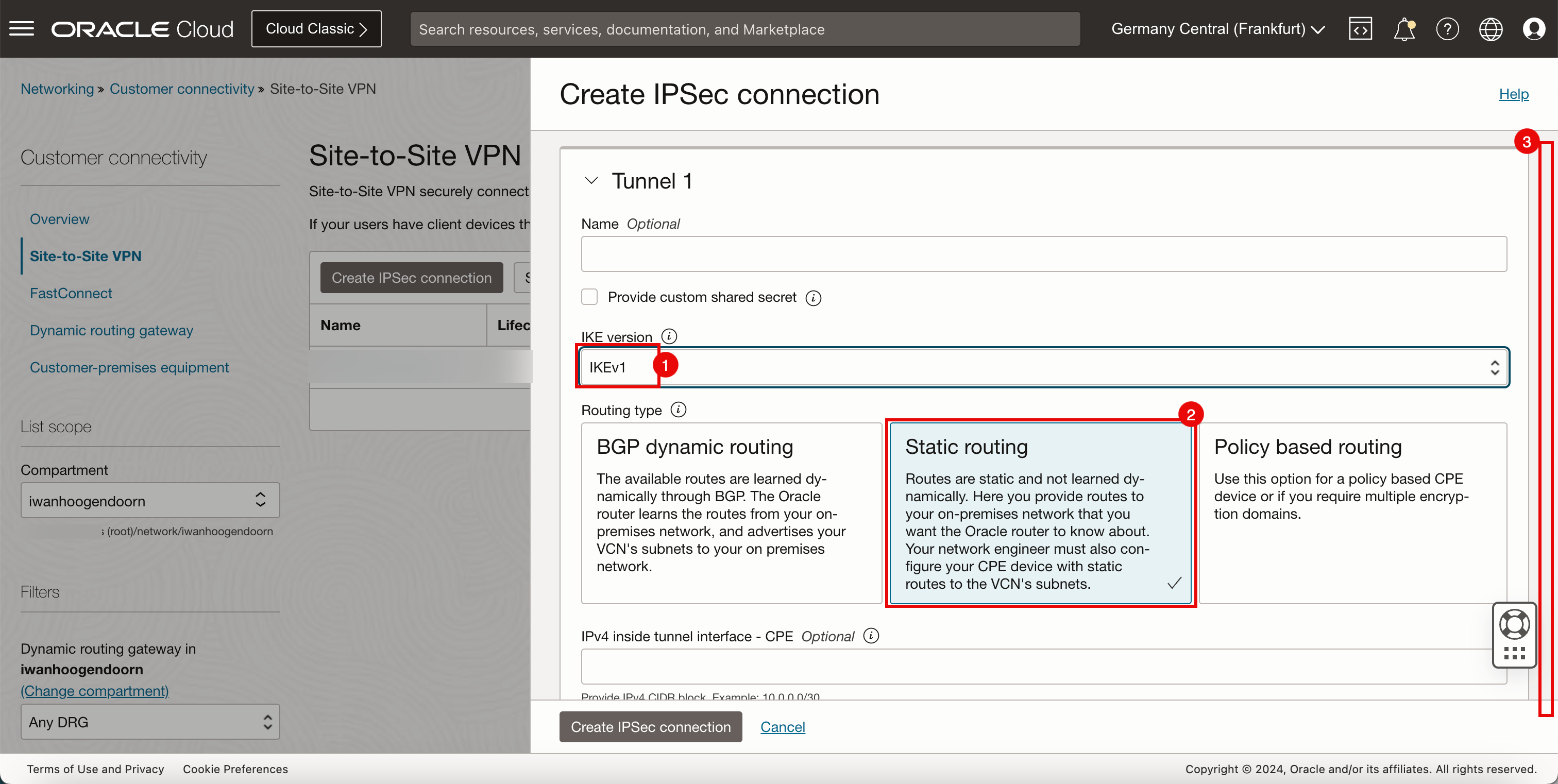

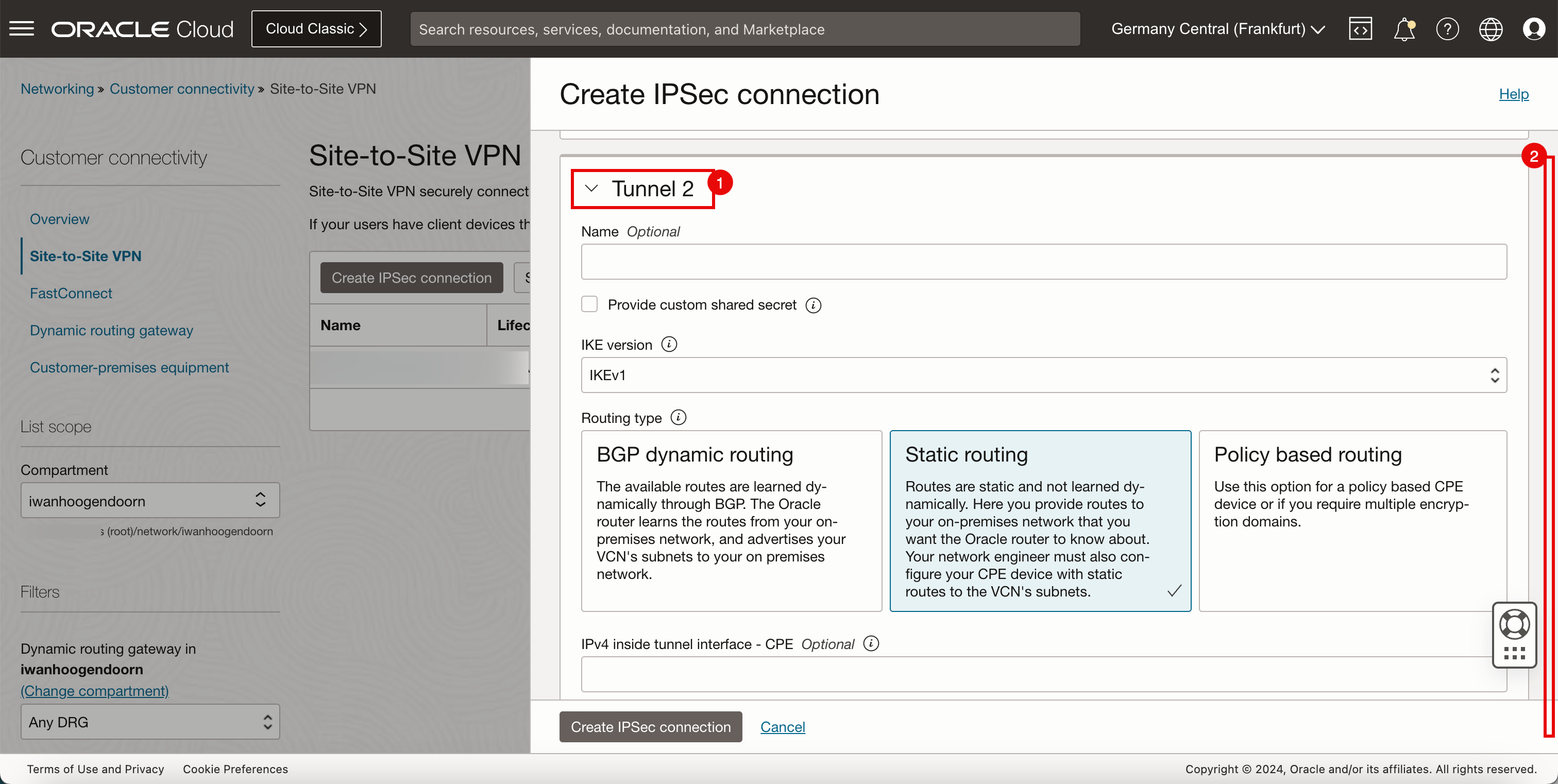

- Dans la version IKE, sélectionnez

IKEv1. - Dans Type d'acheminement, sélectionnez Routage statique.

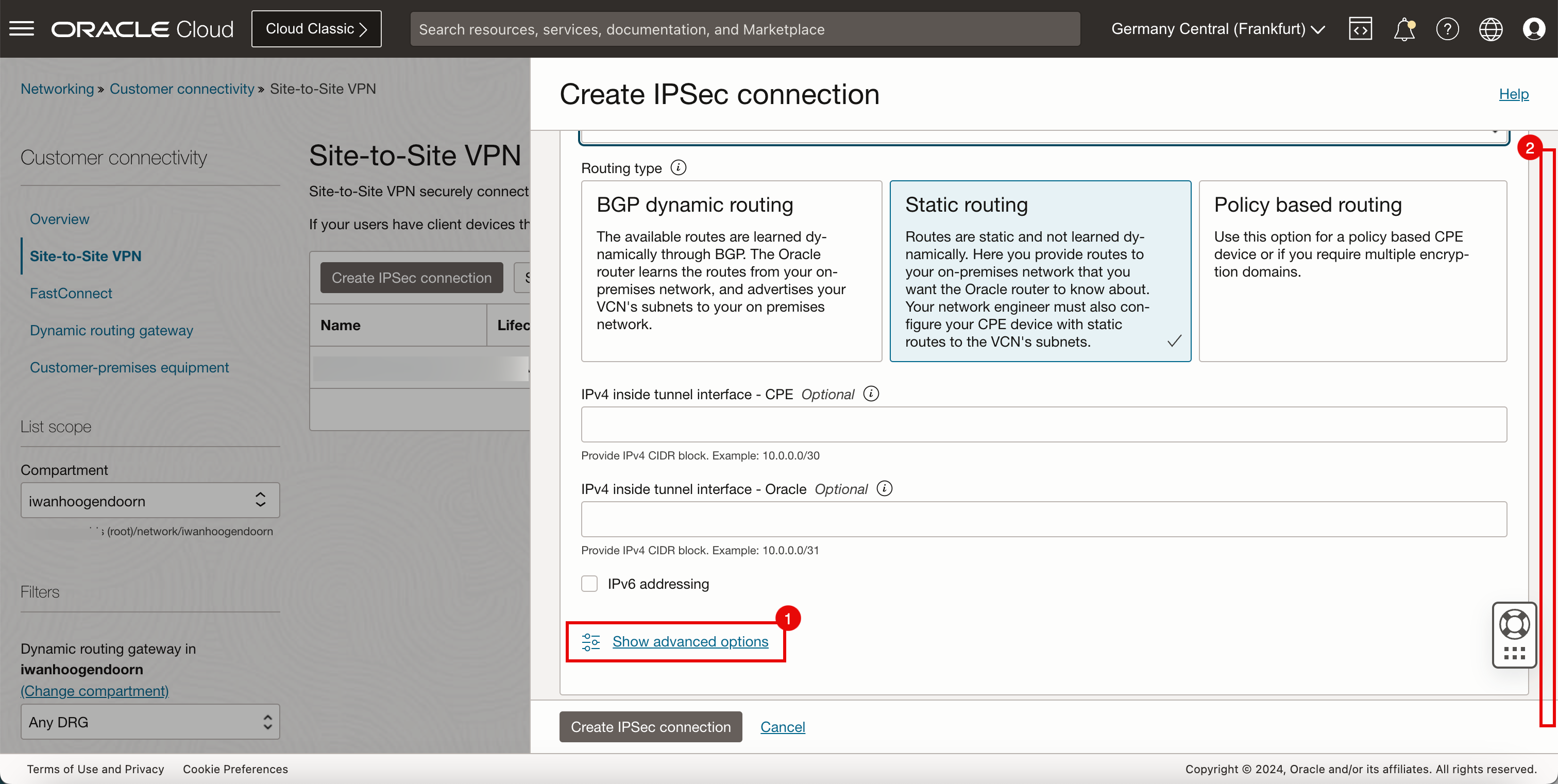

- Faire défiler vers le bas.

- Cliquez sur Afficher les options avancées.

- Faire défiler vers le bas.

-

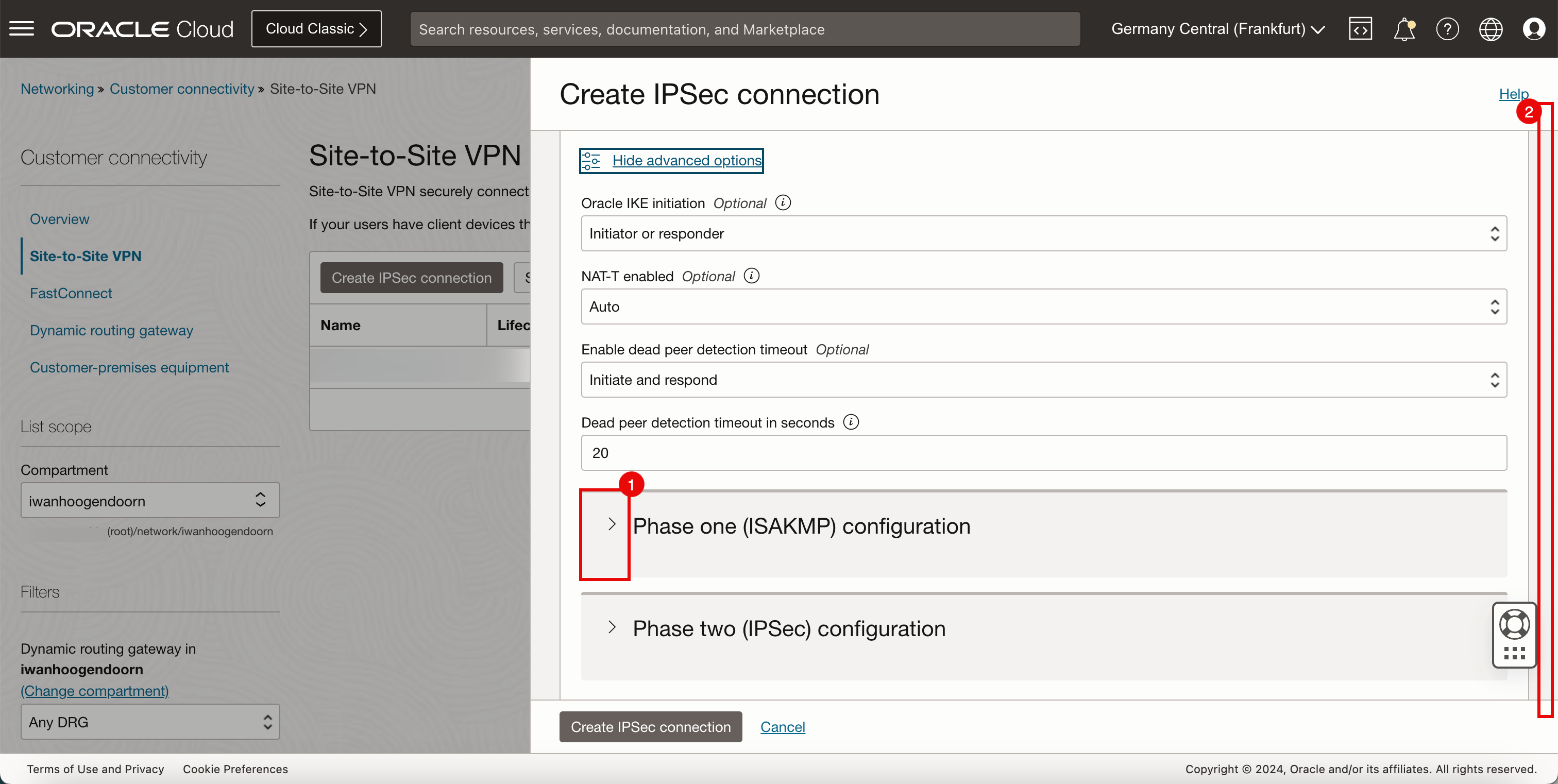

Dans OCI, nous devons créer et configurer deux tunnels par défaut. Configurez le premier tunnel.

- Cliquez sur le crochet à angle droit (>) de la phase un (ISAKMP).configuration.

- Faire défiler vers le bas.

-

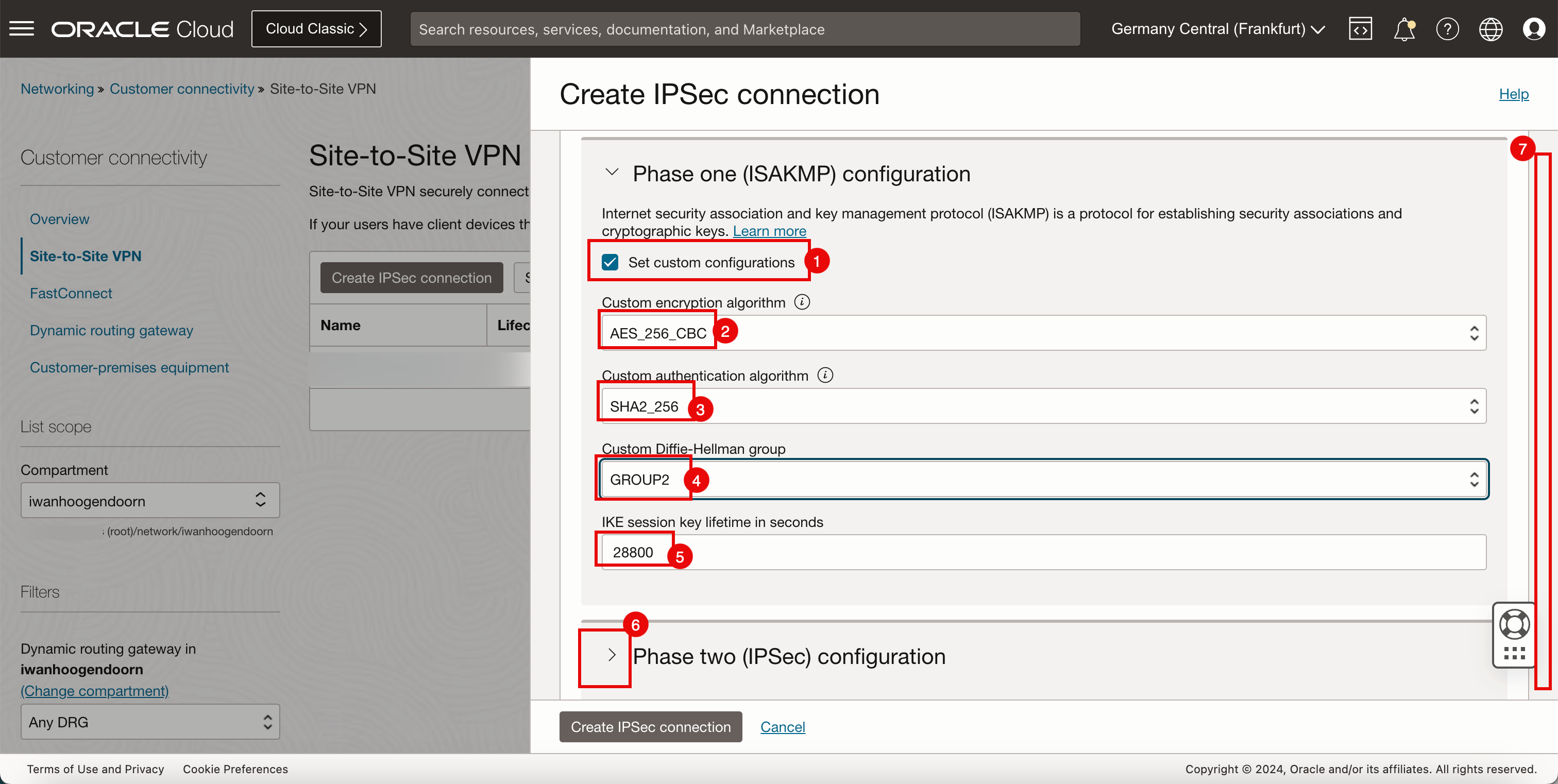

Dans la section Configuration de la première phase (ISAKMP), entrez les informations suivantes.

- Sélectionnez Définir des configurations personnalisées.

- Dans Algorithme de chiffrement personnalisé, sélectionnez

AES_256_CBC. - Dans Algorithme d'authentification personnalisé, sélectionnez

SHA_256. - Dans Groupe Diffie-Hellman personnalisé, sélectionnez

GROUP 2. - Conservez la valeur par défaut

288500secondes pour la durée de vie de la clé de session IKE en secondes. - Cliquez sur le crochet à angle droit (>) pour la configuration de la deuxième phase (IPSec).

- Faire défiler vers le bas.

-

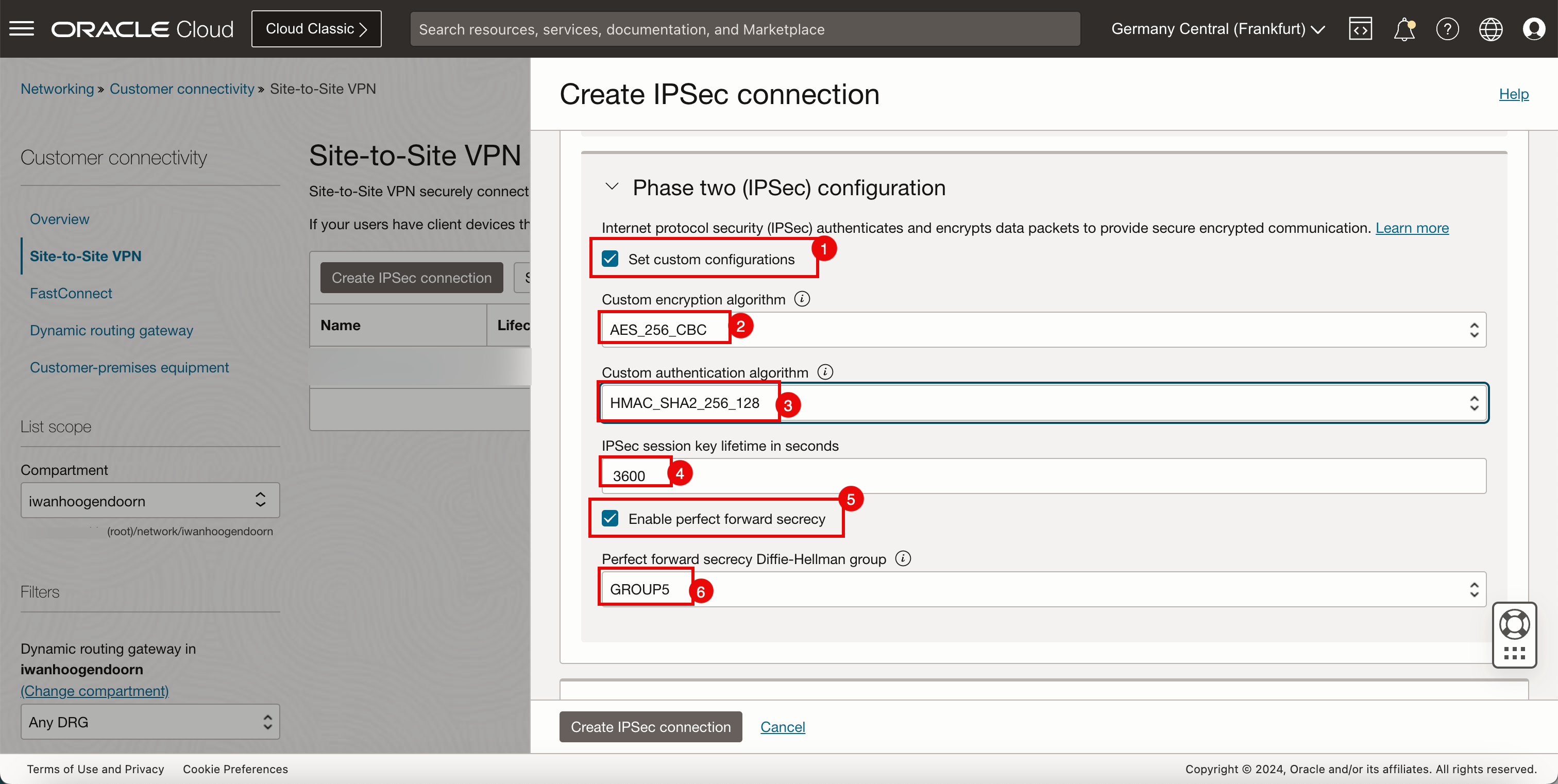

Dans la section Configuration de la deuxième phase (IPSec), entrez les informations suivantes.

- Sélectionnez Définir des configurations personnalisées.

- Dans Algorithme de chiffrement personnalisé, sélectionnez

AES_256_CBC. - Dans Algorithme d'authentification personnalisé, sélectionnez

HMAC_SHA2_256_128. - Laissez IPSec la durée de vie de la clé de session en secondes par défaut à

3600secondes. - Sélectionnez Activer la confidentialité persistante.

- Dans Groupe Diffie-Hellman de confidentialité persistante, sélectionnez

GROUP 5.

-

Configurez le deuxième tunnel.

- Utilisez les mêmes détails de configuration que ceux utilisés par le premier tunnel.

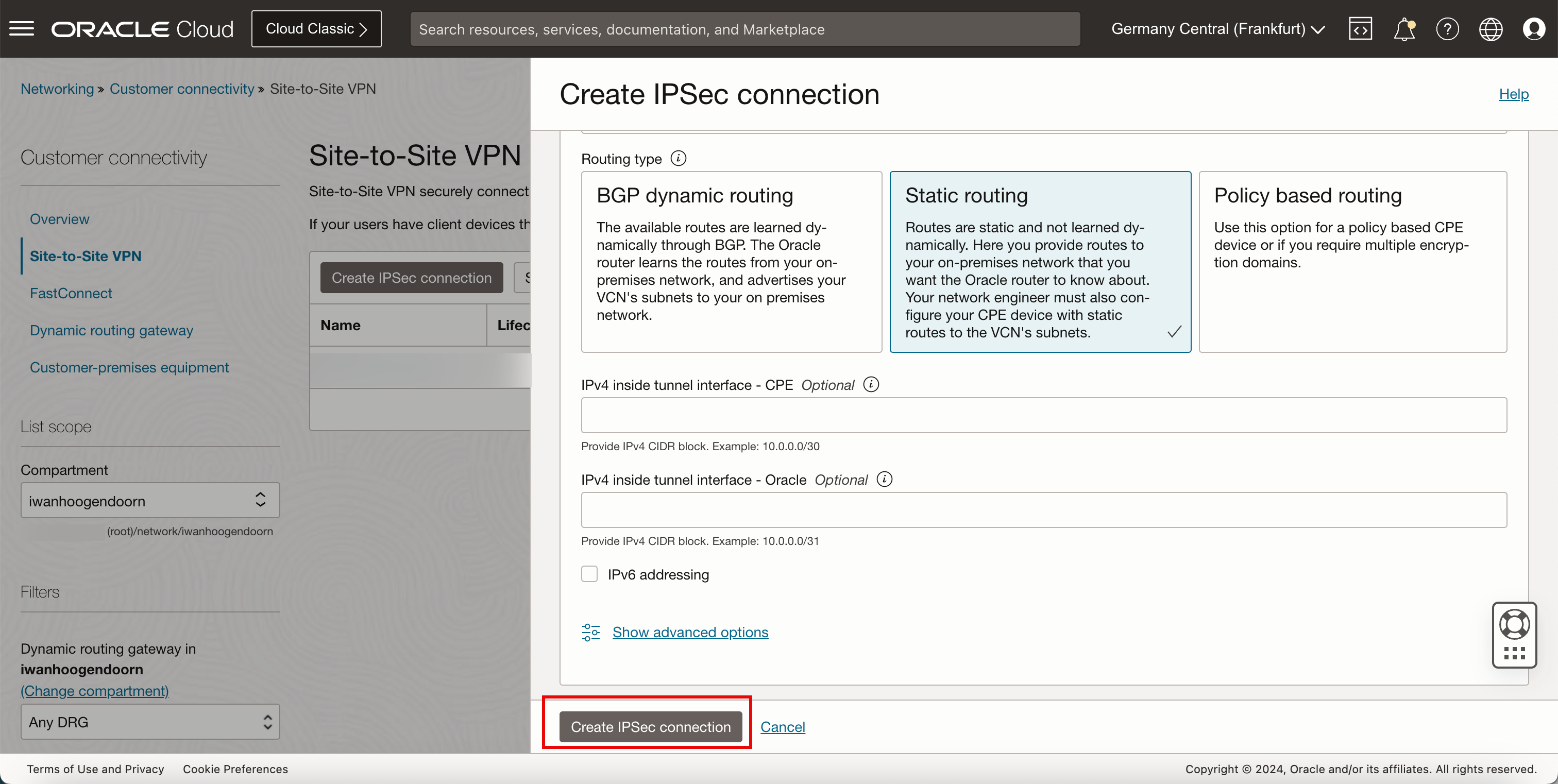

- Faire défiler vers le bas.

-

Cliquez sur Créer une connexion IPSec.

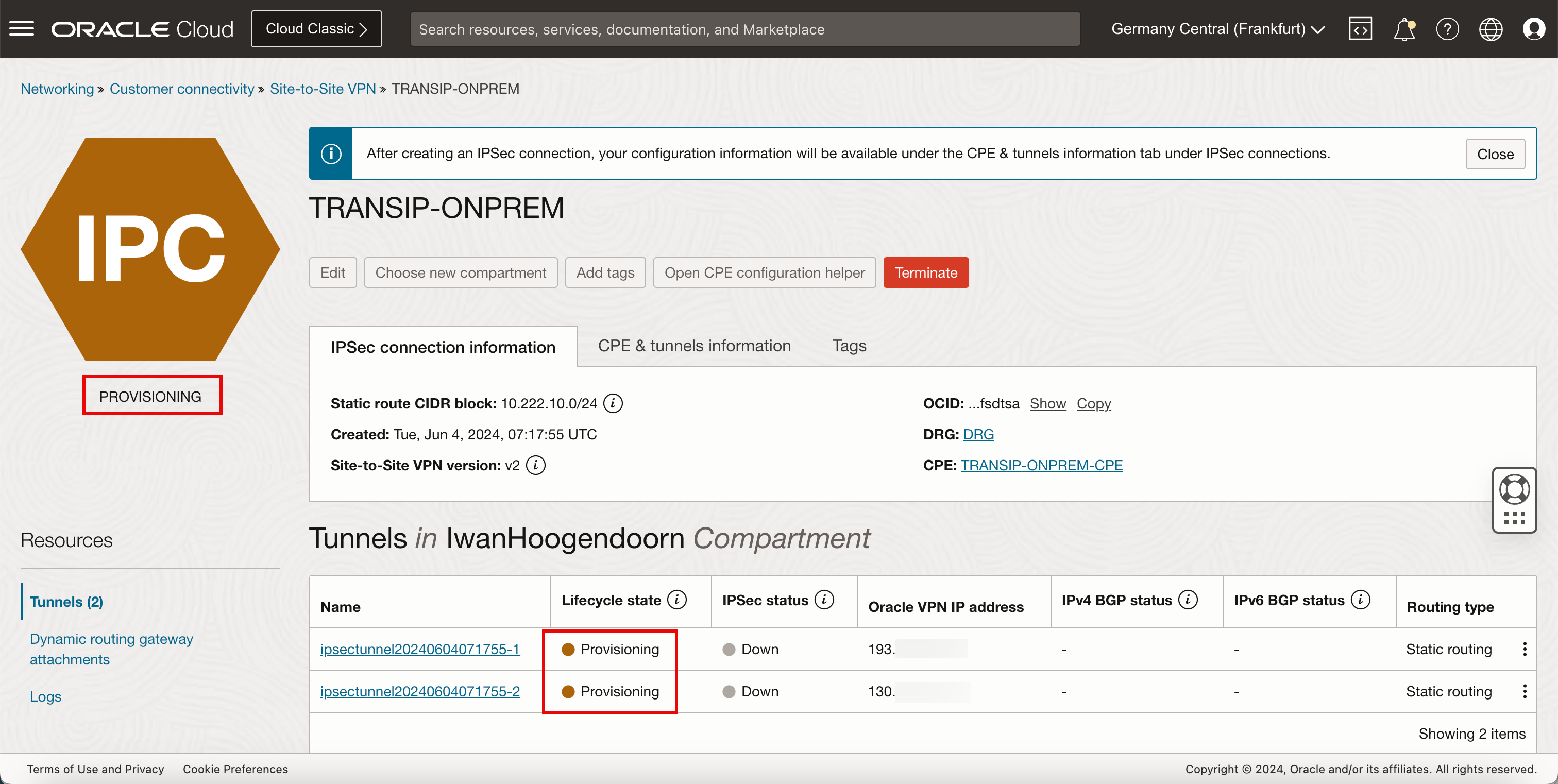

-

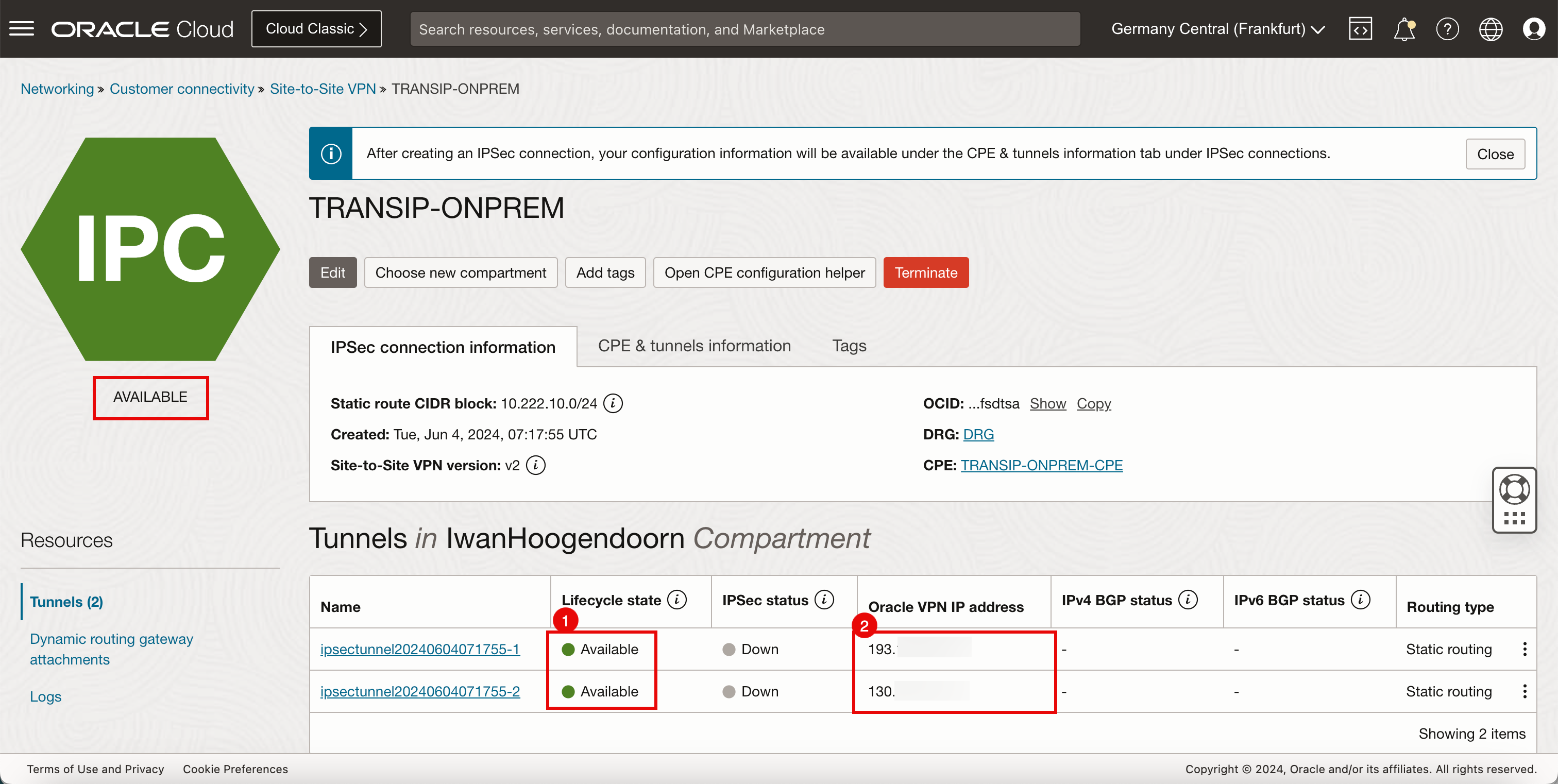

Notez que l'état du cycle de vie des tunnels IPSec est Provisionnement.

- Notez que l'état passe à Disponible.

- Notez l'adresse IP du RPV Oracle que nous devons enregistrer. Ces adresses IP seront requises pour configurer le tunnel sur place.

Note : Nous n'utiliserons que l'un des deux tunnels IPSec et nous ne nous concentrerons donc que sur la première configuration de tunnel. Collectez et enregistrez uniquement la première adresse IP du premier tunnel IPSec.

-

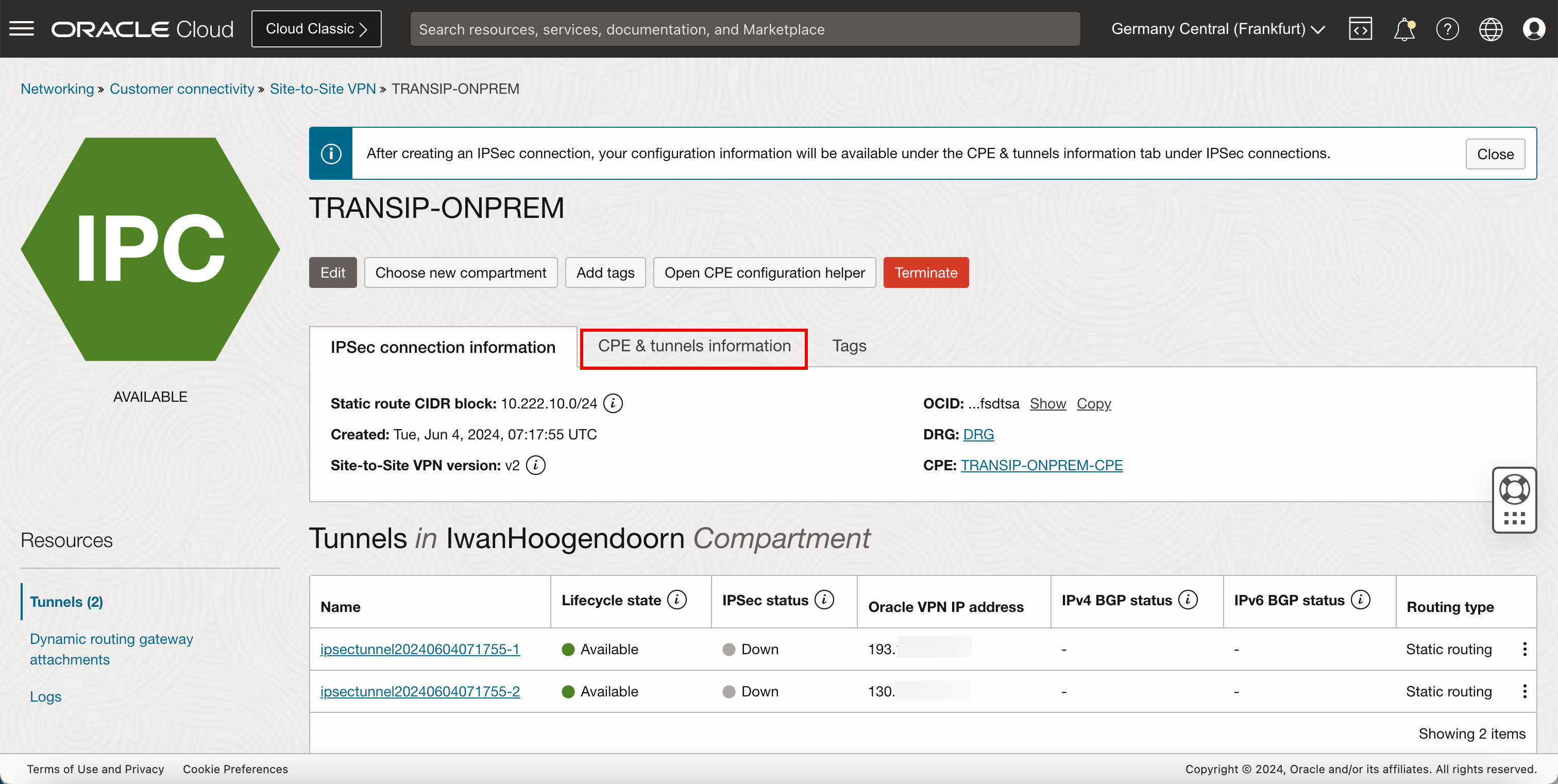

Cliquez sur Informations sur l'équipement local d'abonné et les tunnels.

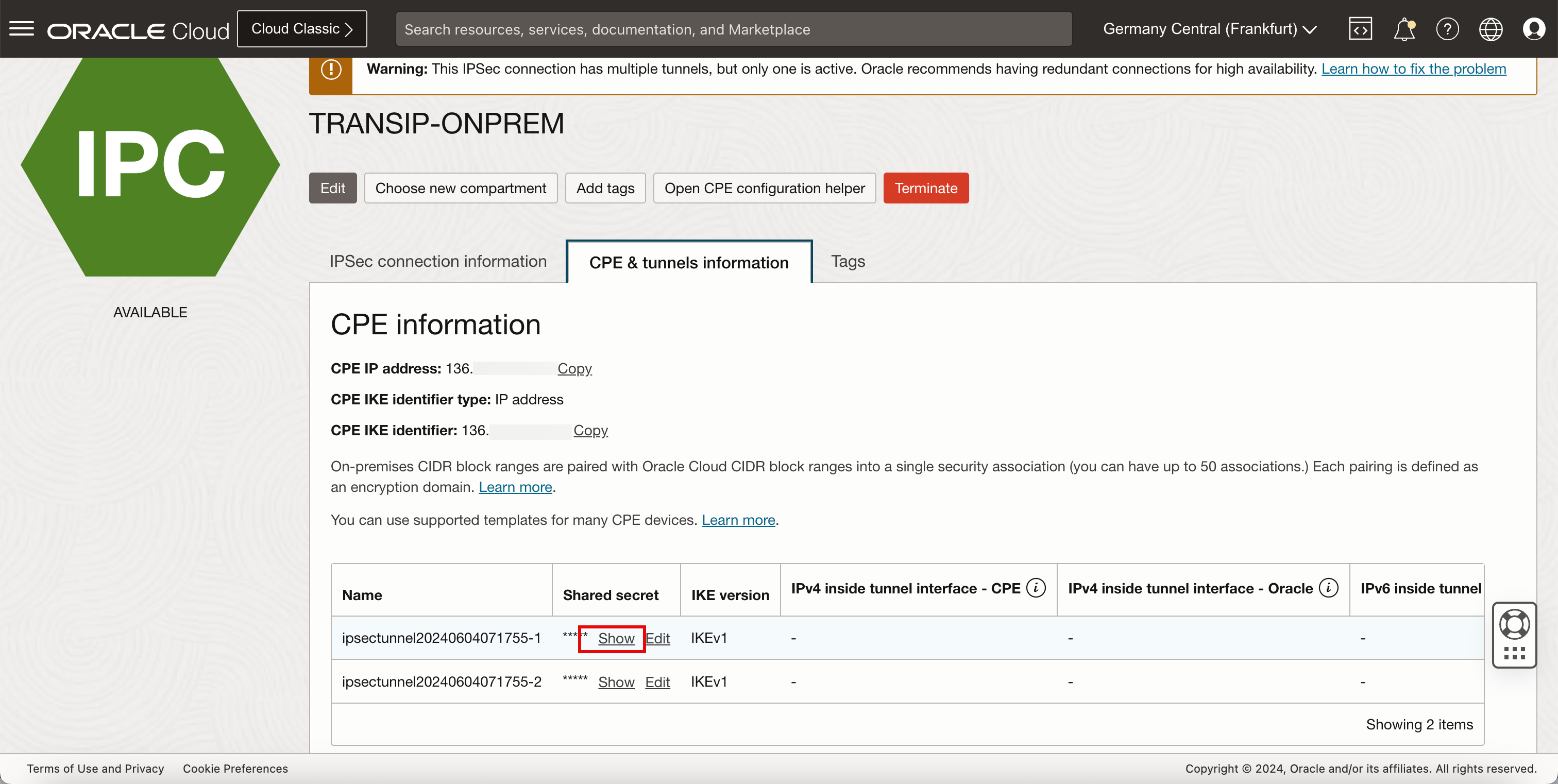

-

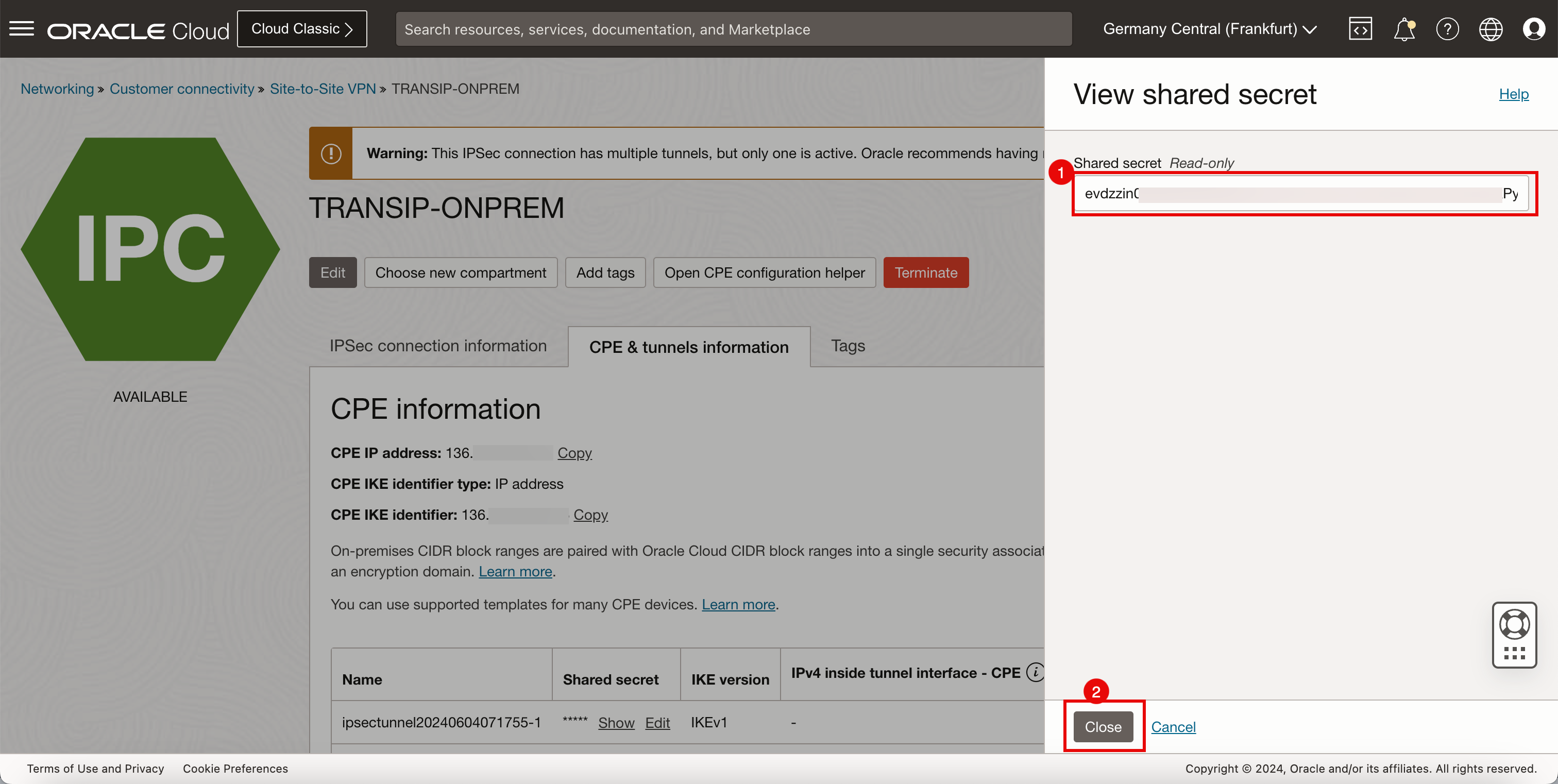

Cliquer sur Afficher.

- Notez que la clé secrète partagée est générée automatiquement. Enregistrez cette clé secrète. Elle est requise pour configurer l'autre côté du tunnel (sur place).

- Cliquer sur Fermer.

Tâche 4 : Configurer le routage du VCN central et satellite pour le sous-réseau sur place

Pour acheminer le trafic réseau en provenance du réseau sur place au sein de notre architecture de réseau hub et satellite, nous devons apporter des modifications aux tables de routage des passerelles de routage dynamique (DRG) et du VCN.

L'image suivante illustre les tables de routage, c'est donc notre point de départ.

Tâche 4.1 : Mettre à jour l'importation de routes

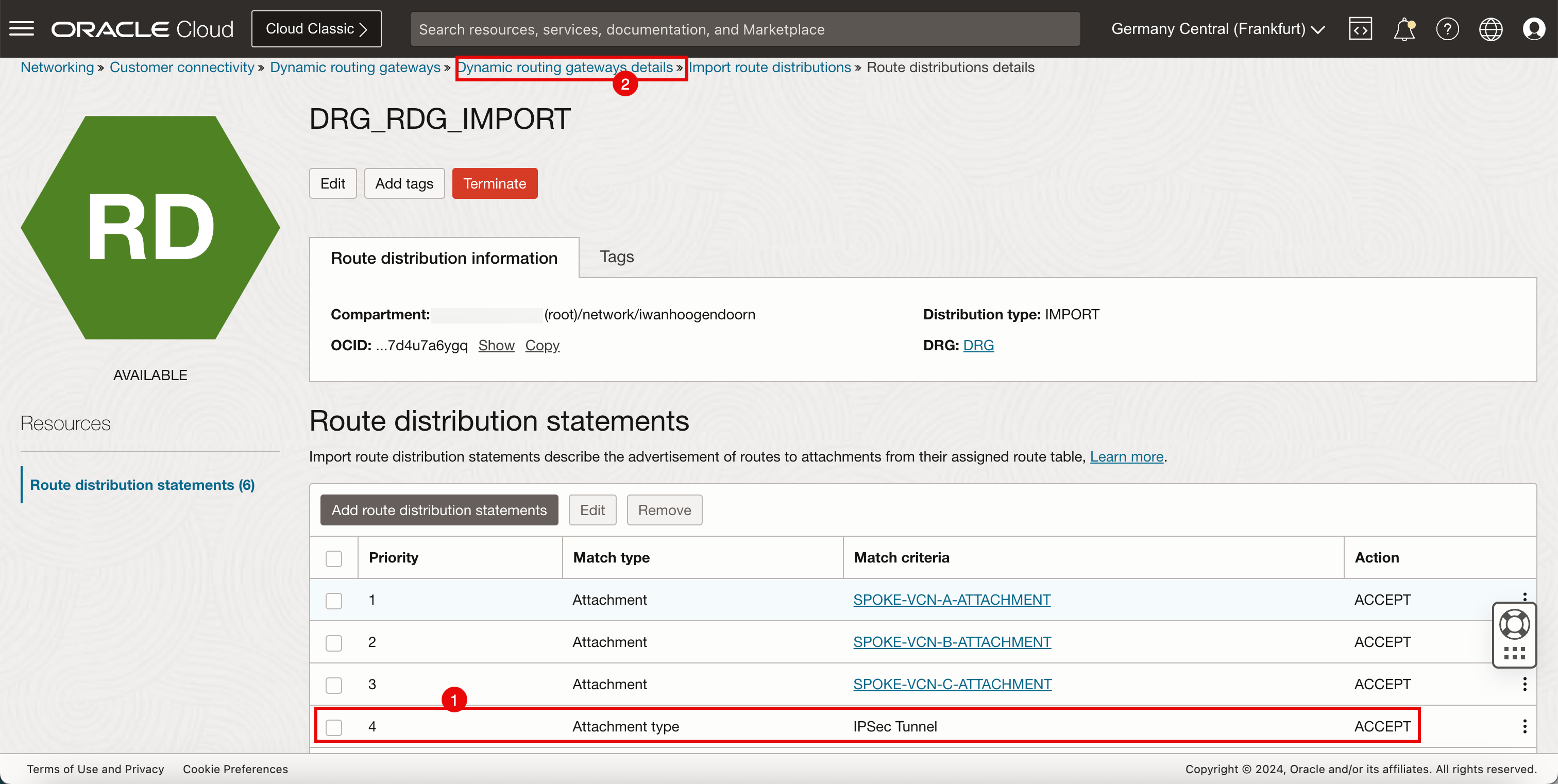

-

Mettez à jour le groupe de répartitions de routes (

DRG_RDG_IMPORT) dans la passerelle DRG. Ajoutez le type d'attachement de tunnel IPSec (priorité 4).Priorité Type de correspondance Critères de correspondance Action 1 Attachement SPOKE_VCN-A_ATTACHEMENT ACCEPTER 2 Attachement SPOKE_VCN-B_ATTACHEMENT ACCEPTER 3 Attachement SPOKE_VCN-C_ATTACHEMENT ACCEPTER 4 Type d'attachement Tunnel IPSec ACCEPTER -

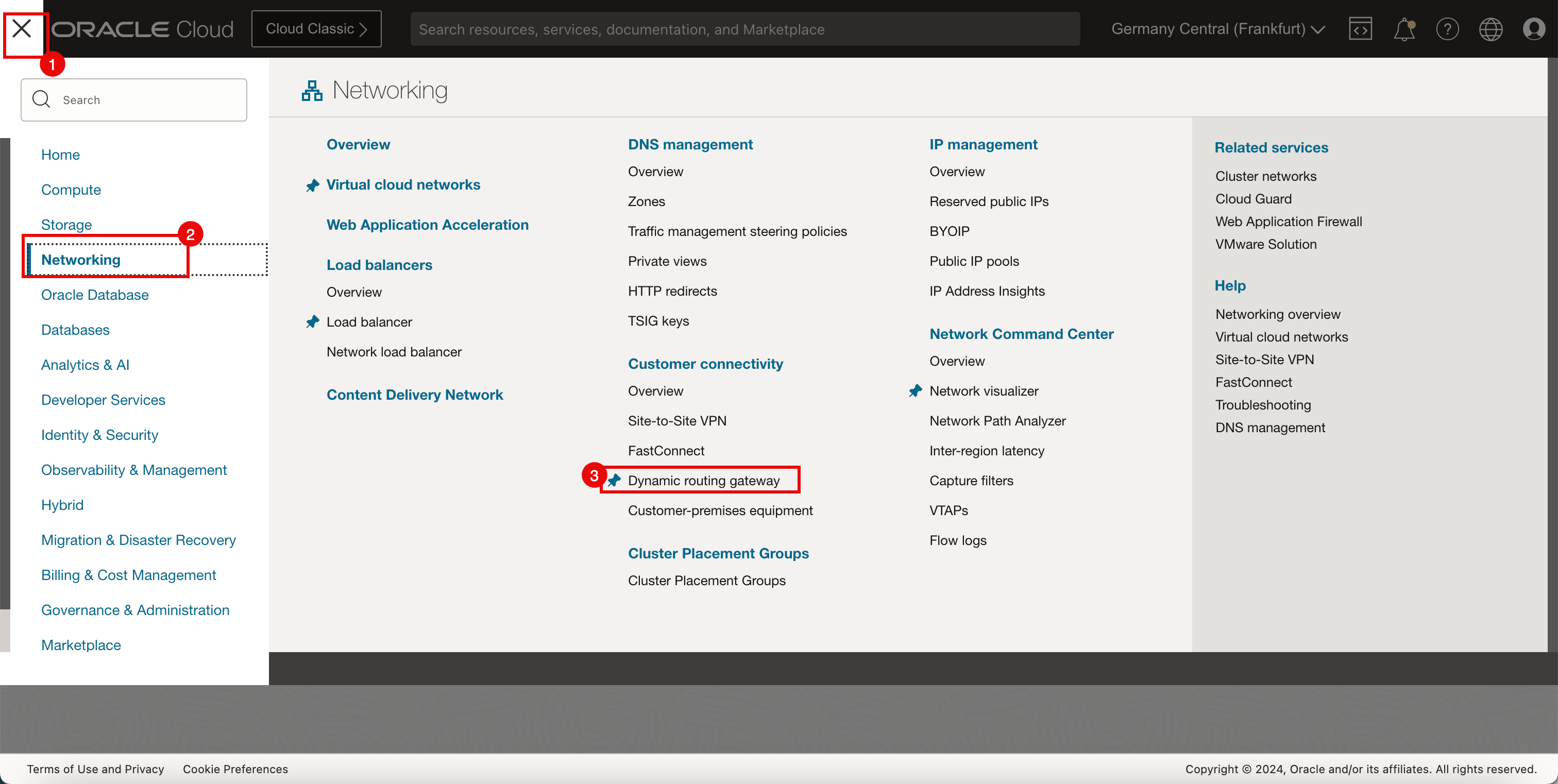

Allez à la console OCI.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseau.

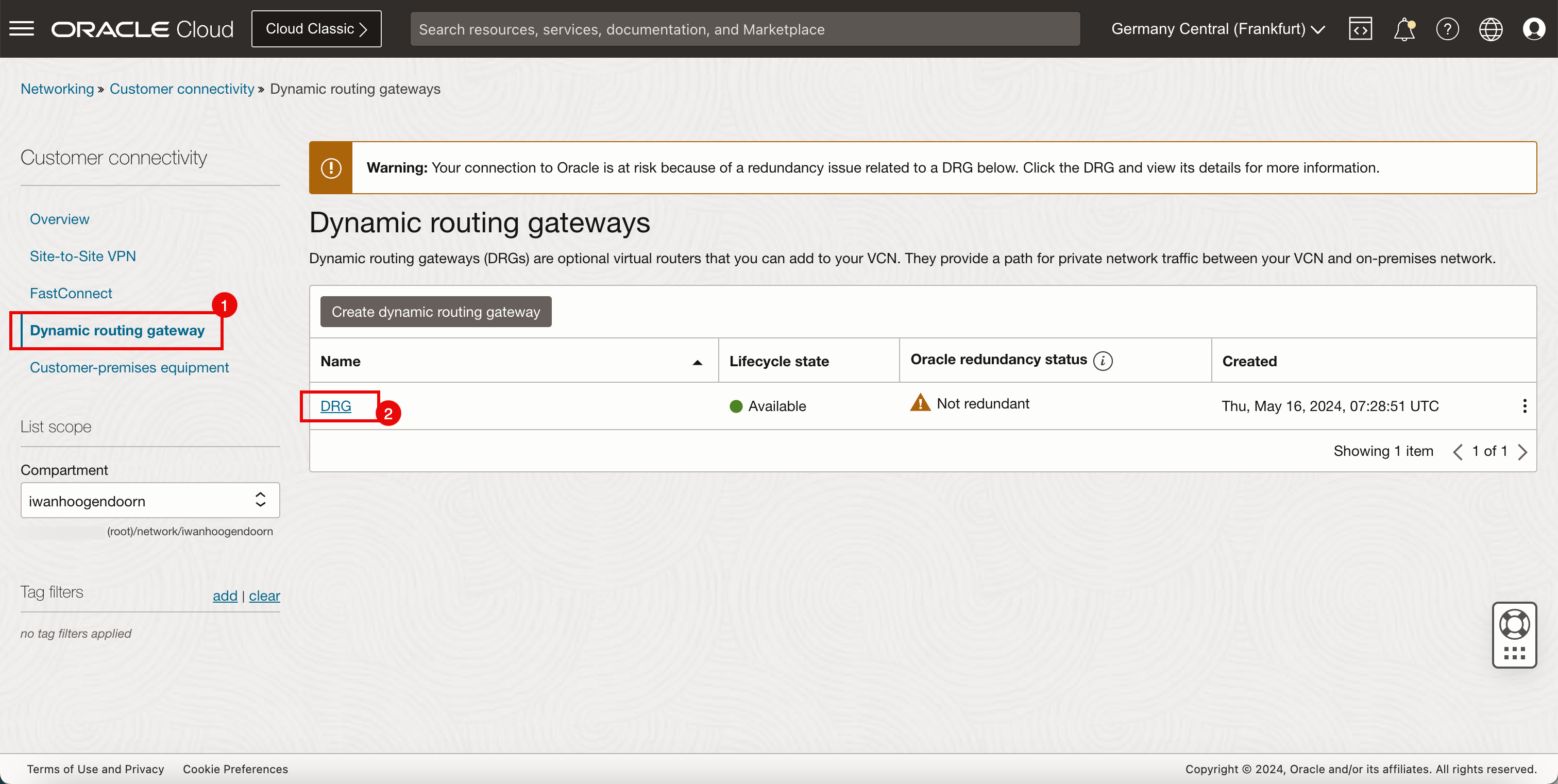

- Cliquez sur Passerelle de routage dynamique.

- Cliquez sur Passerelle de routage dynamique.

- Cliquez sur la passerelle DRG que nous utilisons pour notre environnement de routage de VCN.

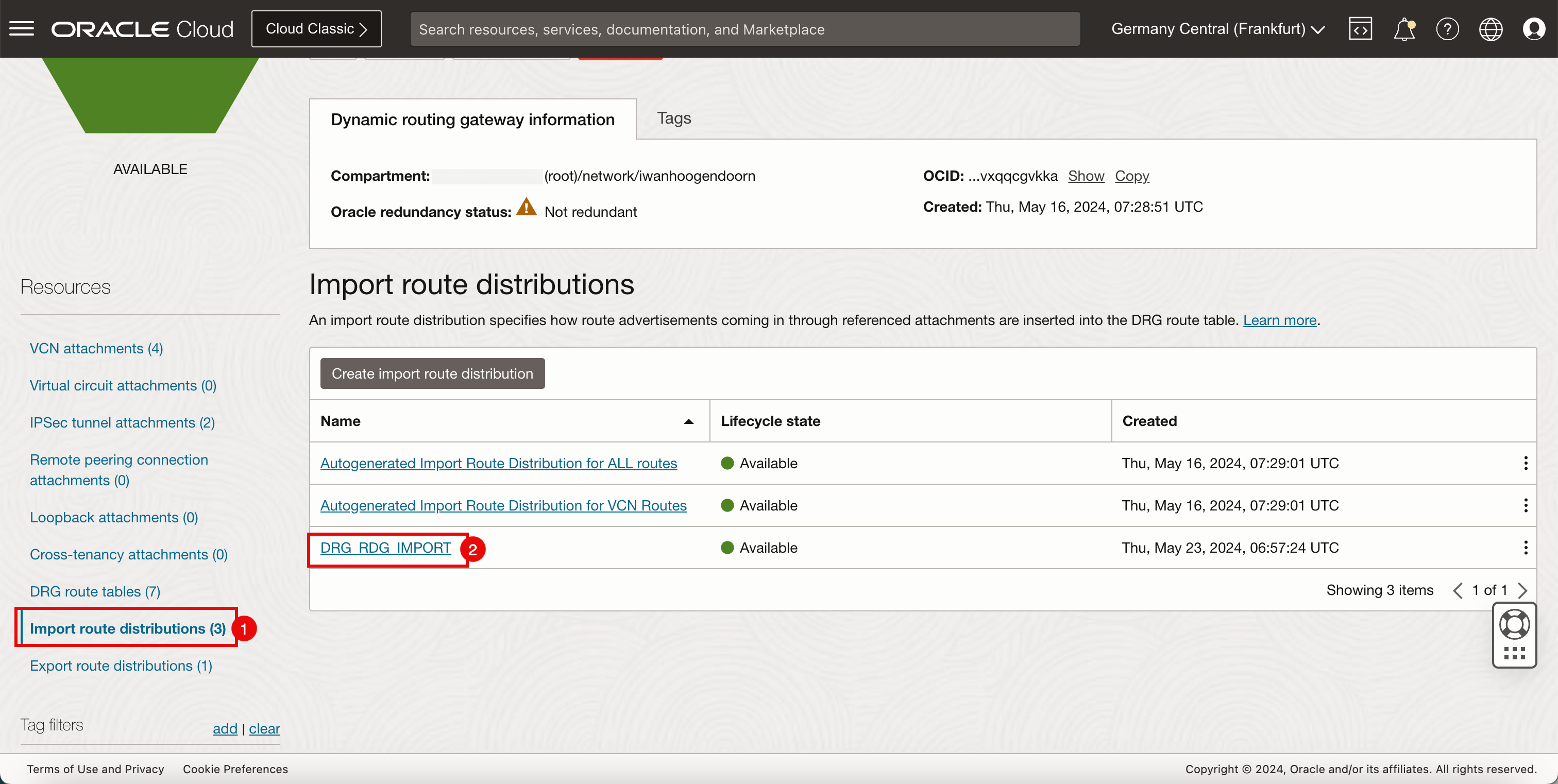

- Cliquez sur Importer une répartition de routes.

- Cliquez sur la répartition de routes d'importation (

DRG_RDG_IMPORT).

-

Assurez-vous d'ajouter le nouvel énoncé de répartition de routes.

- Notez que l'énoncé de répartition de routes a été ajouté.

- Cliquez sur Détails des passerelles de routage dynamique pour retourner à la page Détails de la passerelle DRG.

-

L'image suivante illustre la représentation visuelle de ce que nous avons créé jusqu'à présent.

-

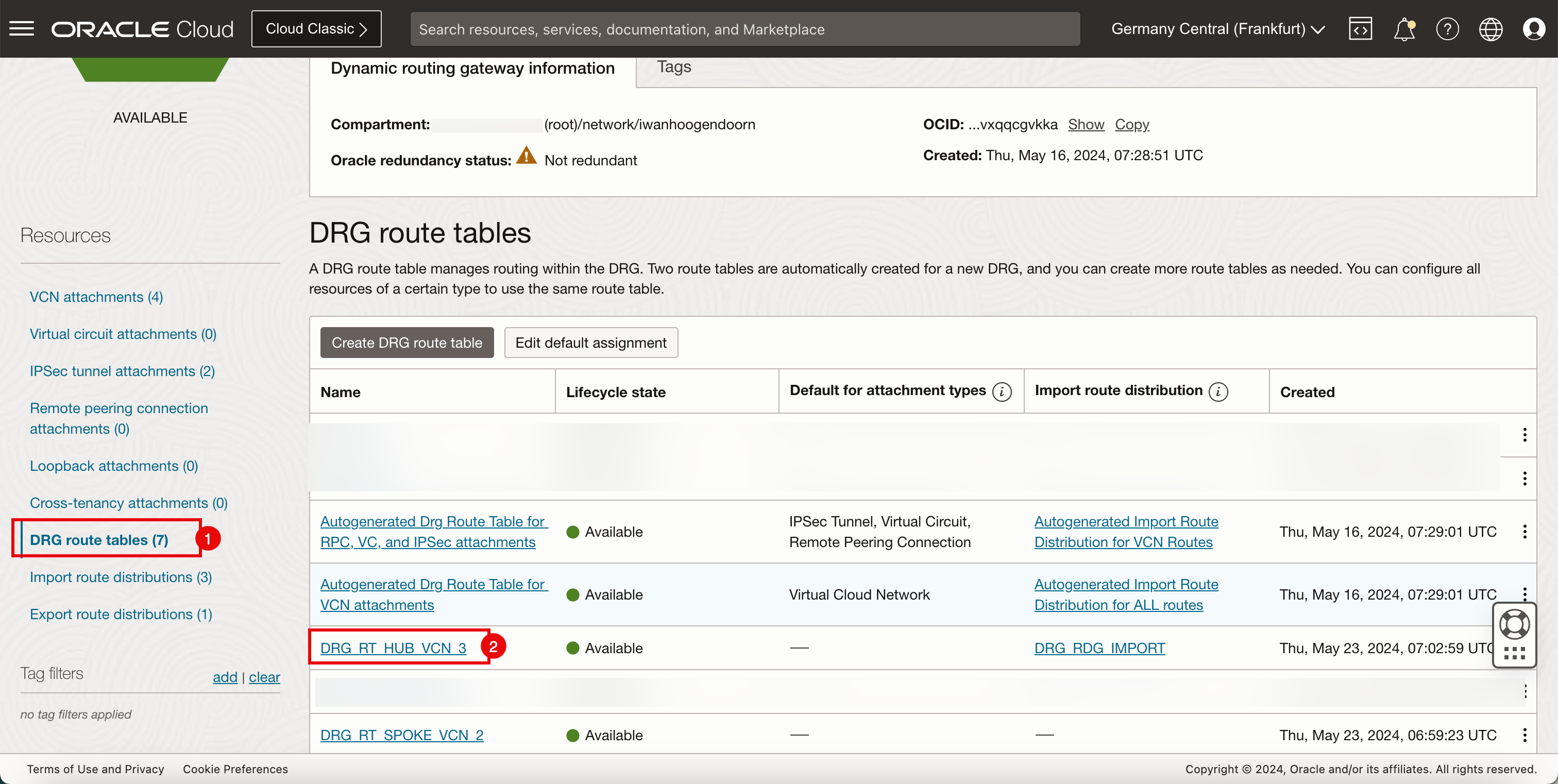

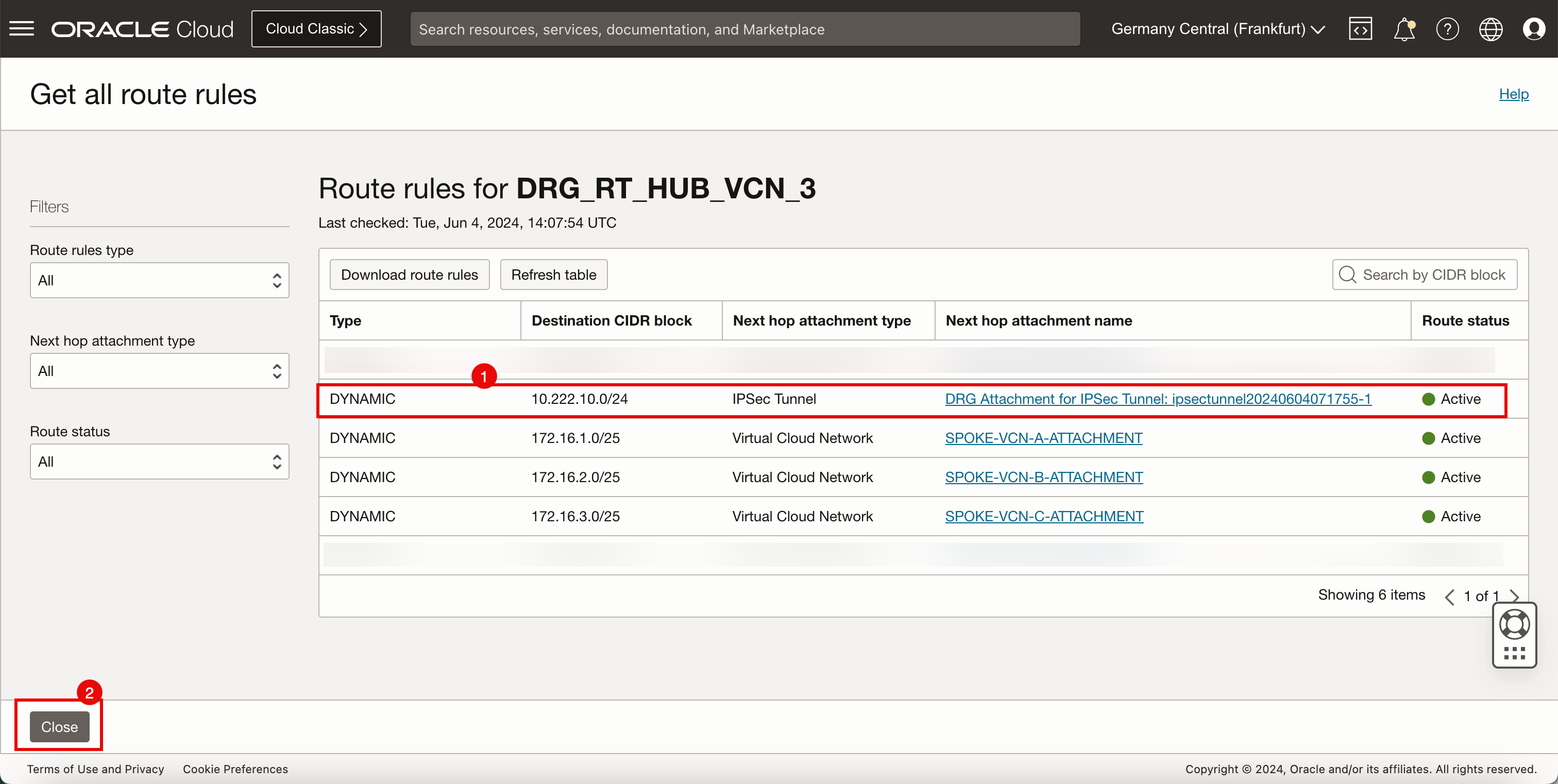

Nous avons déjà importé la route dans la table de routage DRG

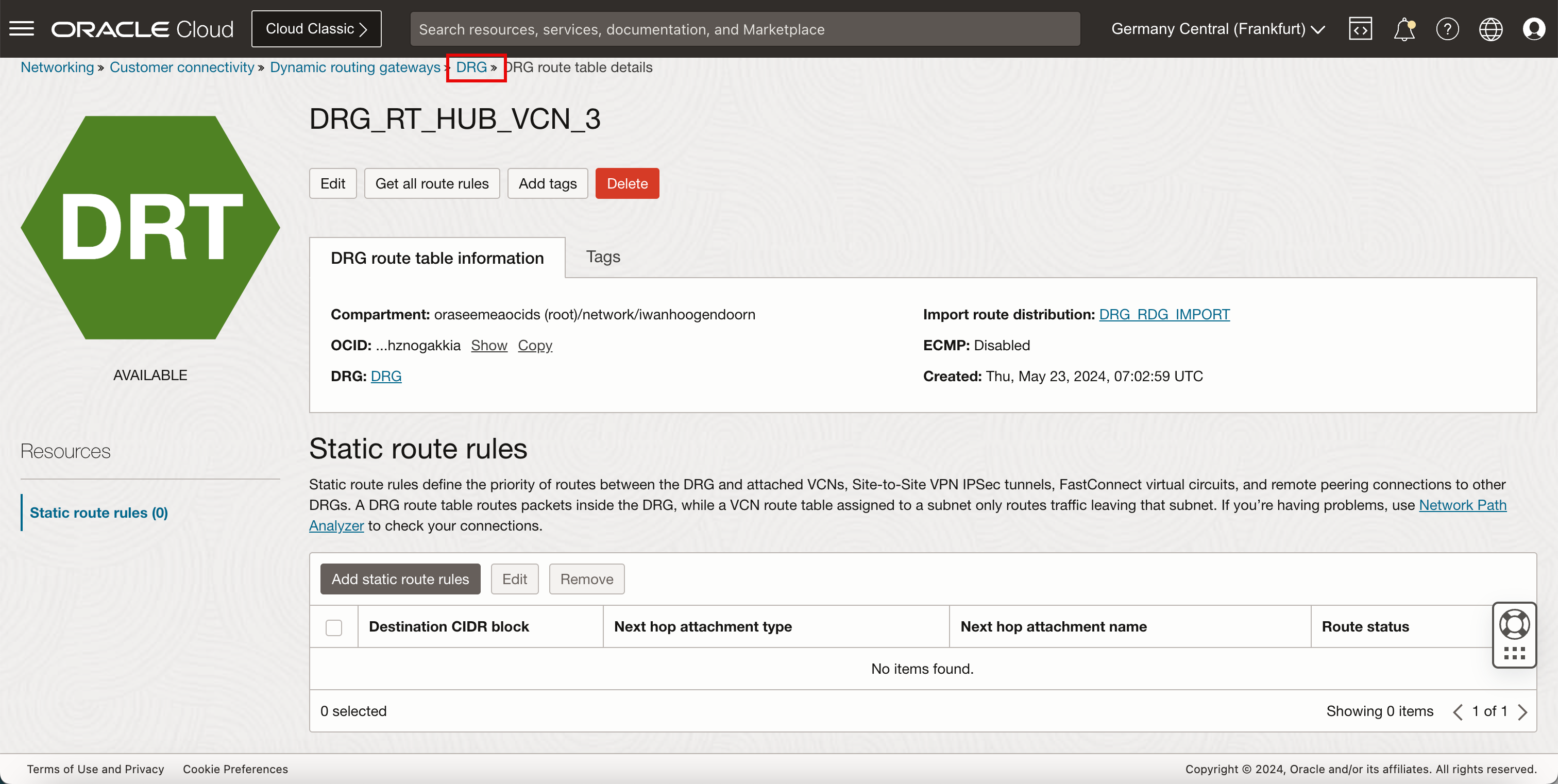

DRG_RT_HUB_VCN_3.Note : Cette table de routage DRG (

DRG_RT_HUB_VCN_3) et cet attachement de table de routage s'assureront que tous les réseaux des satellites et sur place (IPSec) sont connus et appris sur la passerelle de routage dynamique afin que celle-ci sache vers quels réseaux sont disponibles sur les satellites et vers quels réseaux ils doivent être acheminés.- Cliquez sur Tables de routage DRG pour vérifier.

- Cliquez sur la table de routage

DRG_RT_HUB_VCN_3.

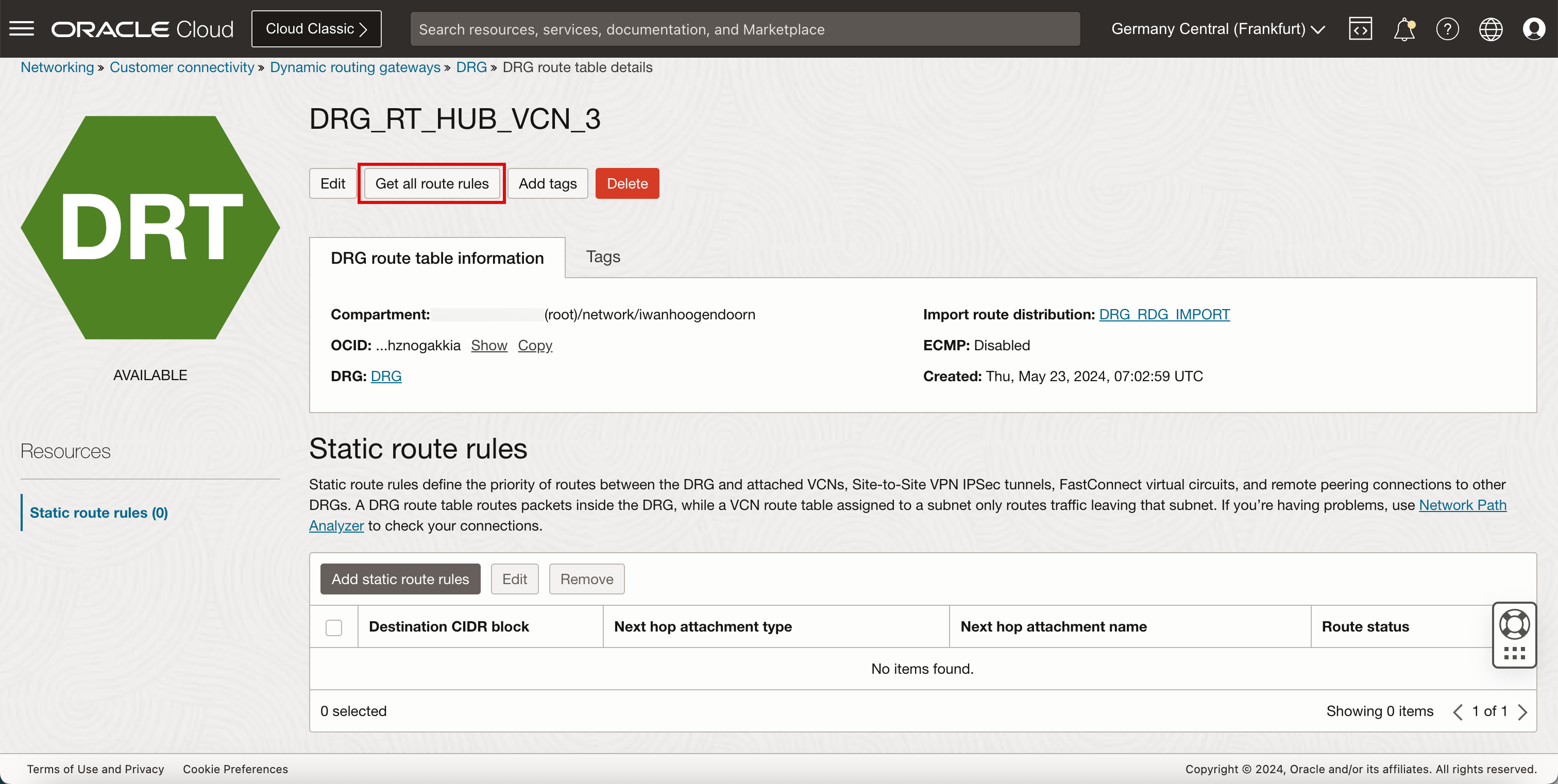

-

Cliquez sur Obtenir toutes les règles de routage.

- Notez que la route à partir de l'environnement sur place (

10.222.10.0/24) est visible dans la table. Cela signifie que la passerelle DRG sait comment atteindre le réseau sur place (10.222.10.0/24) qui passe par le tunnel IPSec. - Cliquer sur Fermer.

- Notez que la route à partir de l'environnement sur place (

-

Cliquez sur Passerelle DRG pour retourner à la page des détails de la passerelle DRG.

Tâche 4.2 : Créer une nouvelle table de routage de VCN central et l'associer à l'attachement de passerelle DRG IPSec

-

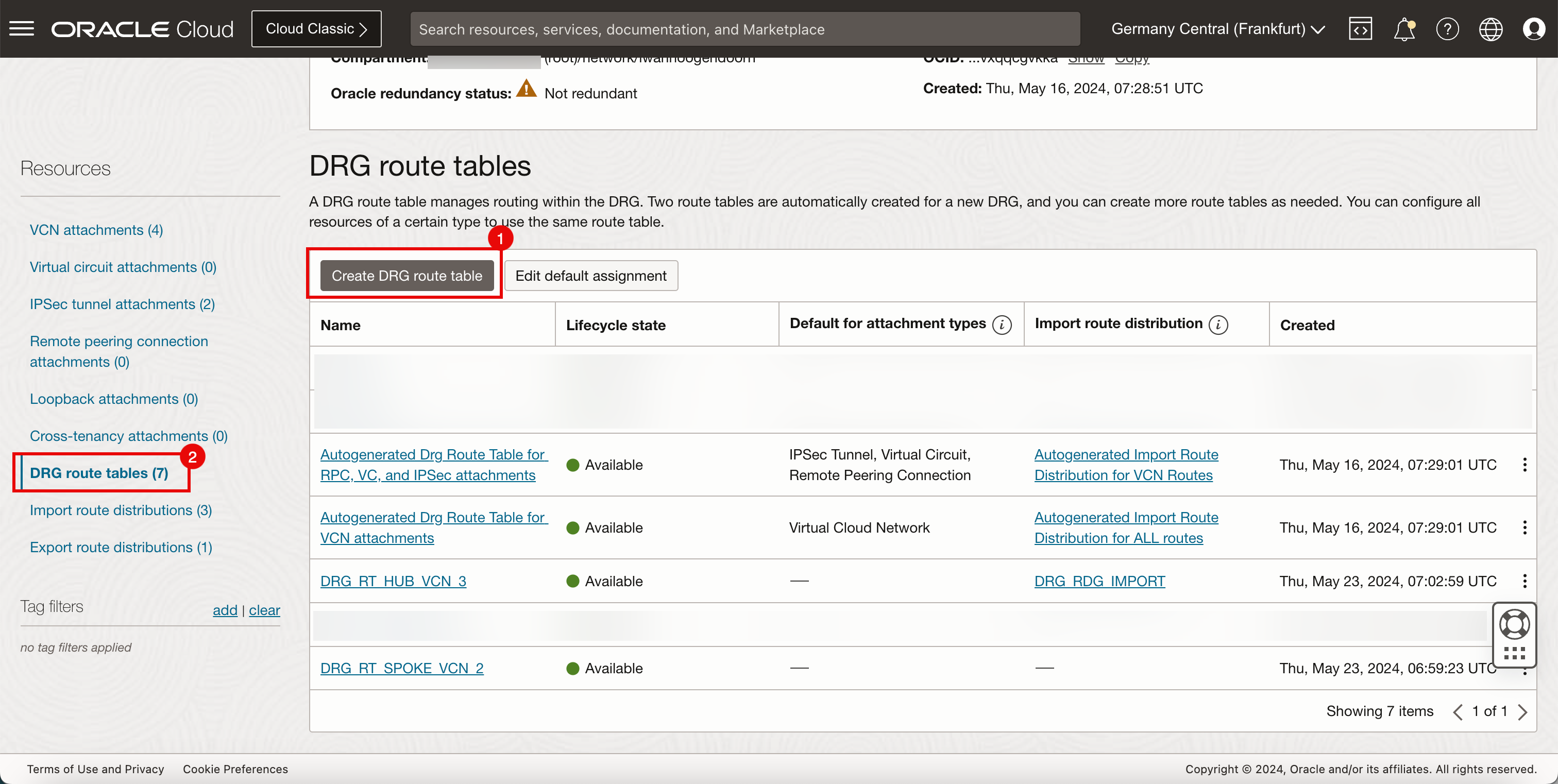

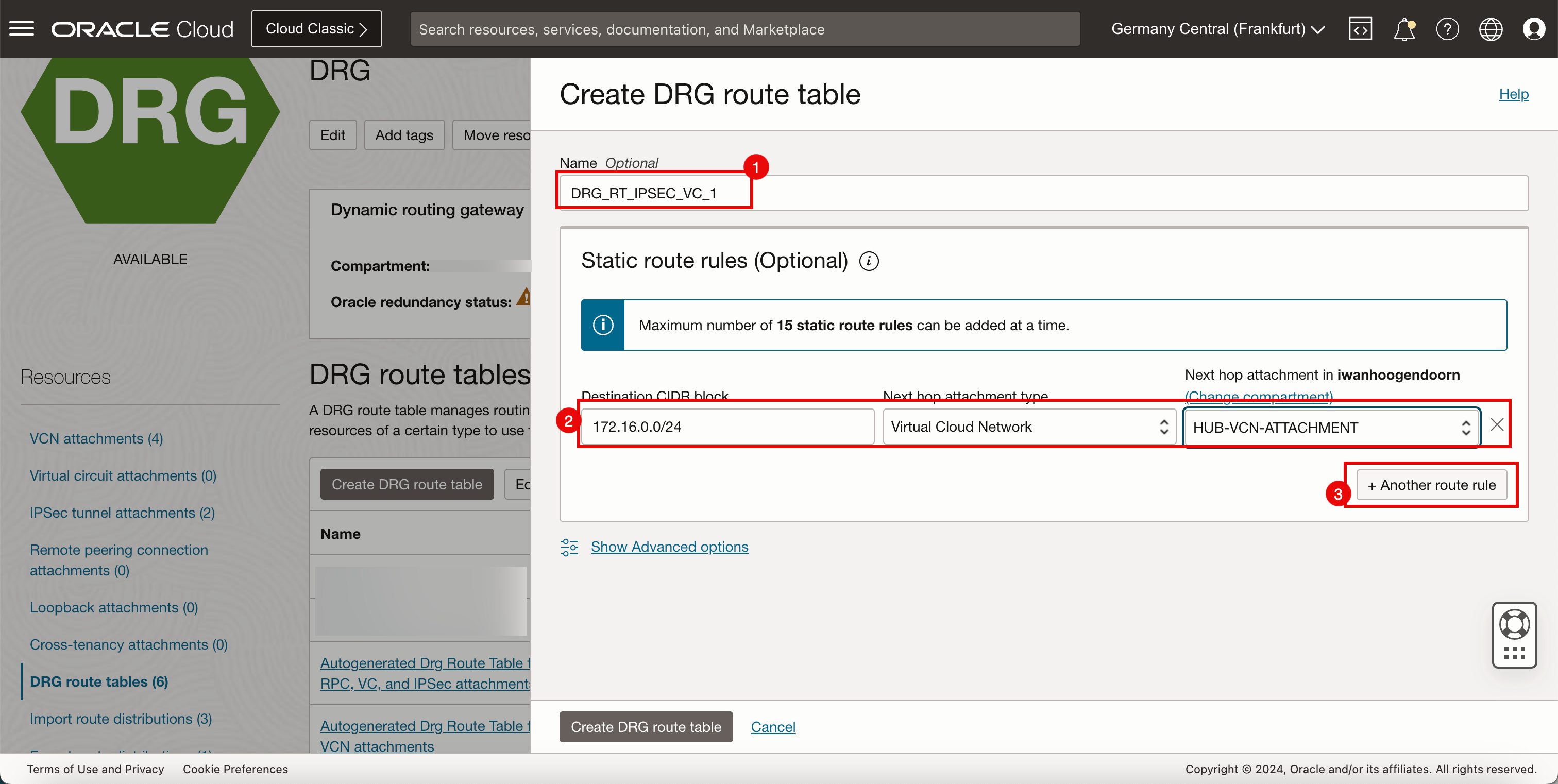

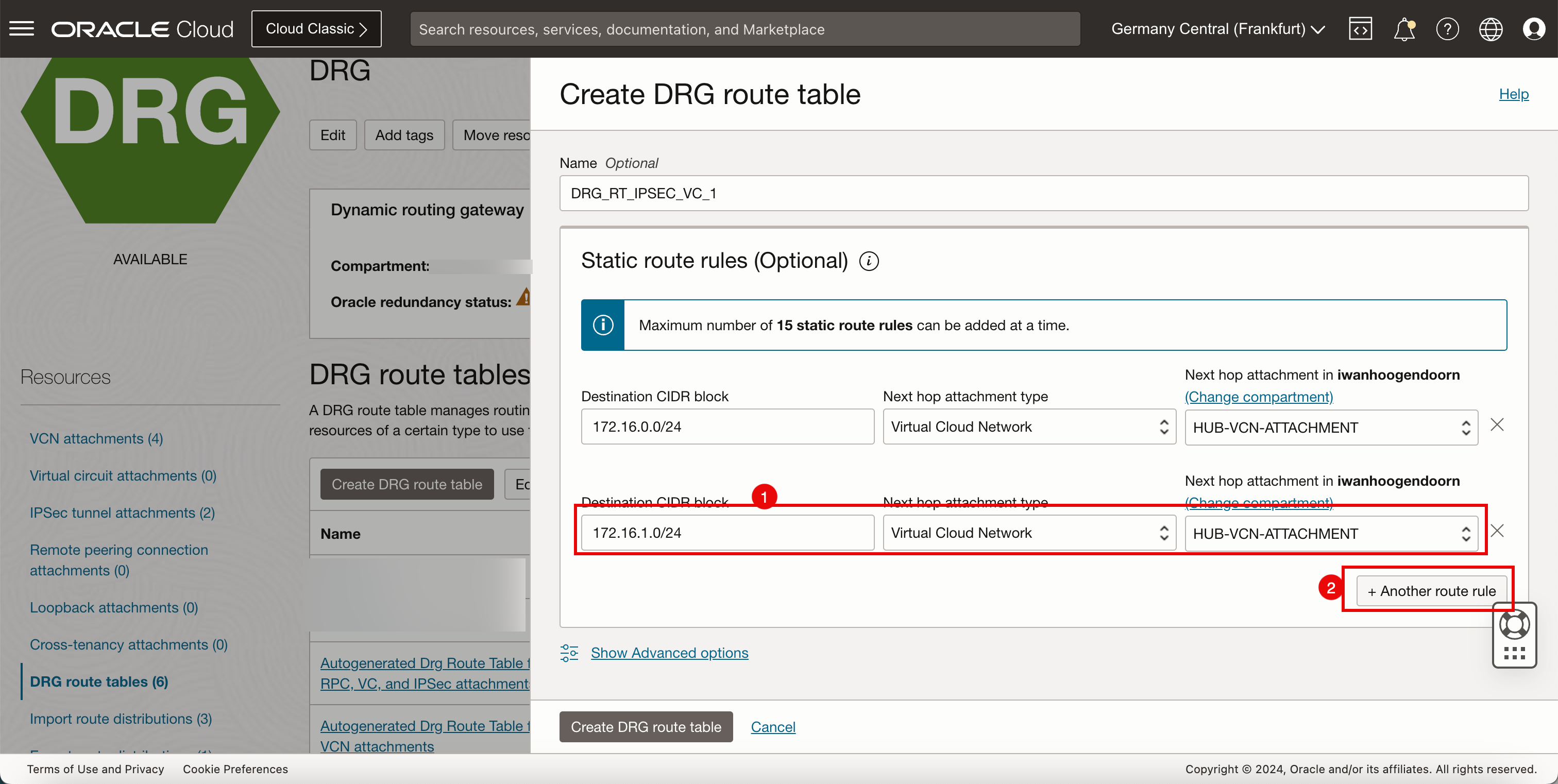

Créez une nouvelle table de routage (

DRG_RT_IPSEC_VC_1) dans la passerelle DRG.CIDR de destination Type d'attachement du saut suivant Nom de l'attachement du saut suivant 172.16.0.0/24 Réseau en nuage virtuel HUB_VCN_ATTACHMENT 172.16.1.0/24 Réseau en nuage virtuel HUB_VCN_ATTACHMENT 172.16.2.0/24 Réseau en nuage virtuel HUB_VCN_ATTACHMENT 172.16.3.0/24 Réseau en nuage virtuel HUB_VCN_ATTACHMENT -

Allez à la console OCI.

- Cliquez sur Tables de routage DRG.

- Cliquez sur Créer une table de routage DRG.

- Entrez le nom de la table de routage DRG.

- Dans Règle de routage statique, entrez les informations suivantes pour ajouter une nouvelle règle statique.

- Bloc CIDR de destination : Entrez

172.16.0.0/24. - Type d'attachement du saut suivant : Sélectionnez Réseau en nuage virtuel.

- Attachement du saut suivant : Sélectionnez le VCN central.

- Bloc CIDR de destination : Entrez

- Cliquez sur + Une autre règle.

- Ajoutez une nouvelle règle statique.

- Bloc CIDR de destination : Entrez

172.16.1.0/24. - Type d'attachement du saut suivant : Sélectionnez Réseau en nuage virtuel.

- Attachement du saut suivant : Sélectionnez le VCN central.

- Bloc CIDR de destination : Entrez

- Cliquez sur + Une autre règle.

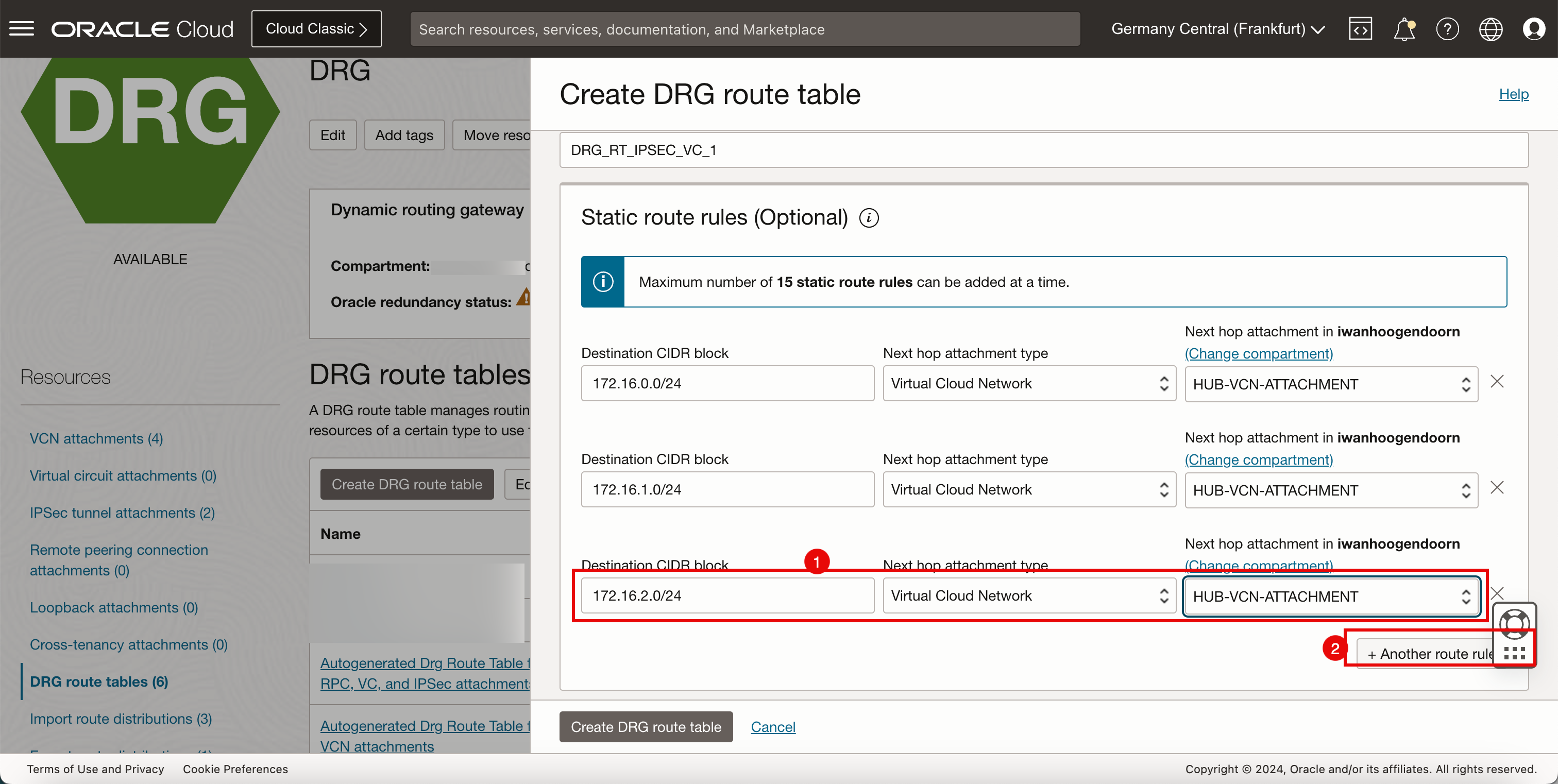

- Ajoutez une nouvelle règle statique.

- Bloc CIDR de destination : Entrez

172.16.2.0/24. - Type d'attachement du saut suivant : Sélectionnez Réseau en nuage virtuel.

- Attachement du saut suivant : Sélectionnez le VCN central.

- Bloc CIDR de destination : Entrez

- Cliquez sur + Une autre règle.

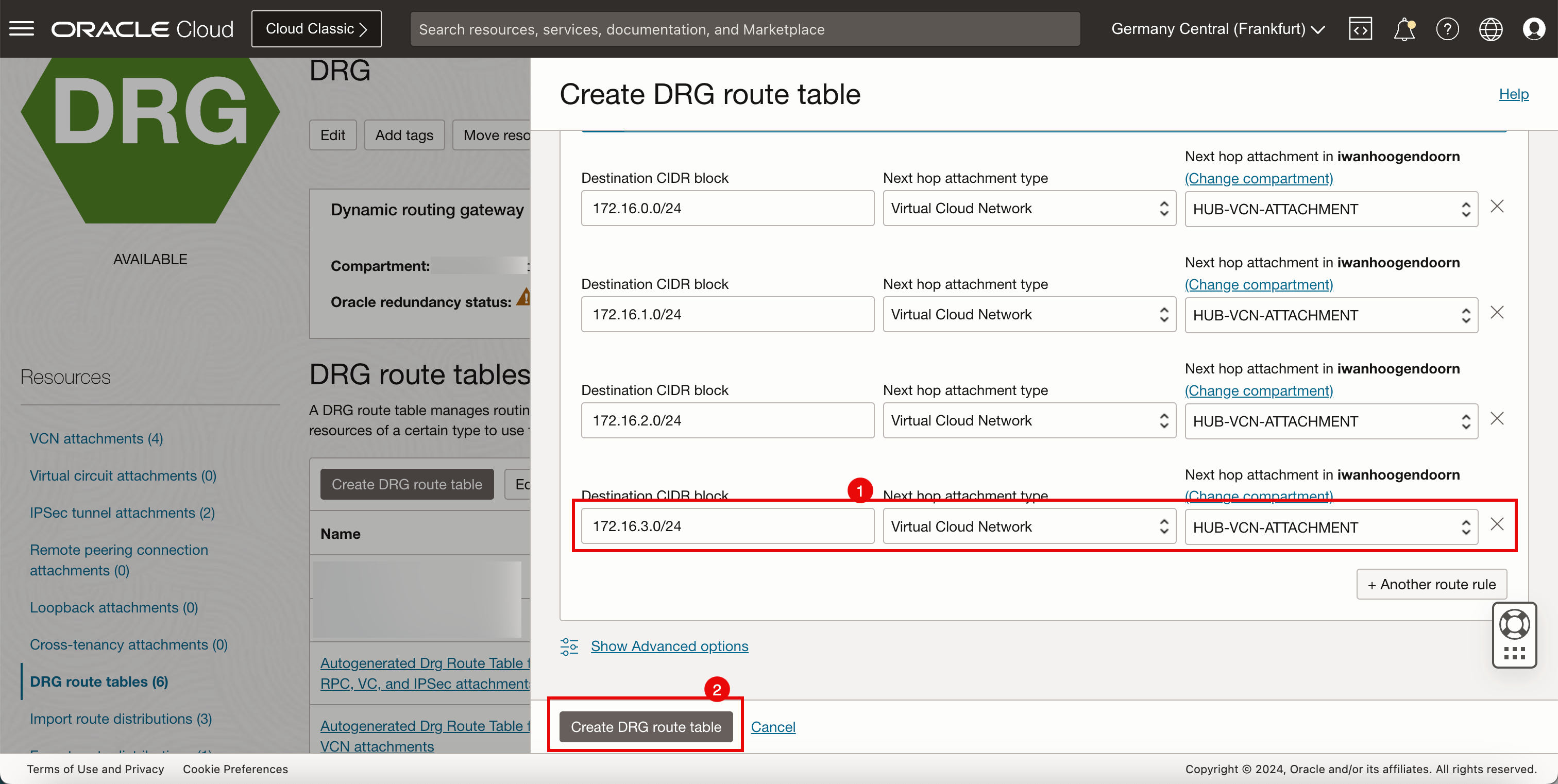

- Ajoutez une nouvelle règle statique.

- Bloc CIDR de destination : Entrez

172.16.3.0/24. - Type d'attachement du saut suivant : Sélectionnez Réseau en nuage virtuel.

- Attachement du saut suivant : Sélectionnez le VCN central.

- Bloc CIDR de destination : Entrez

- Cliquez sur Créer une table de routage DRG.

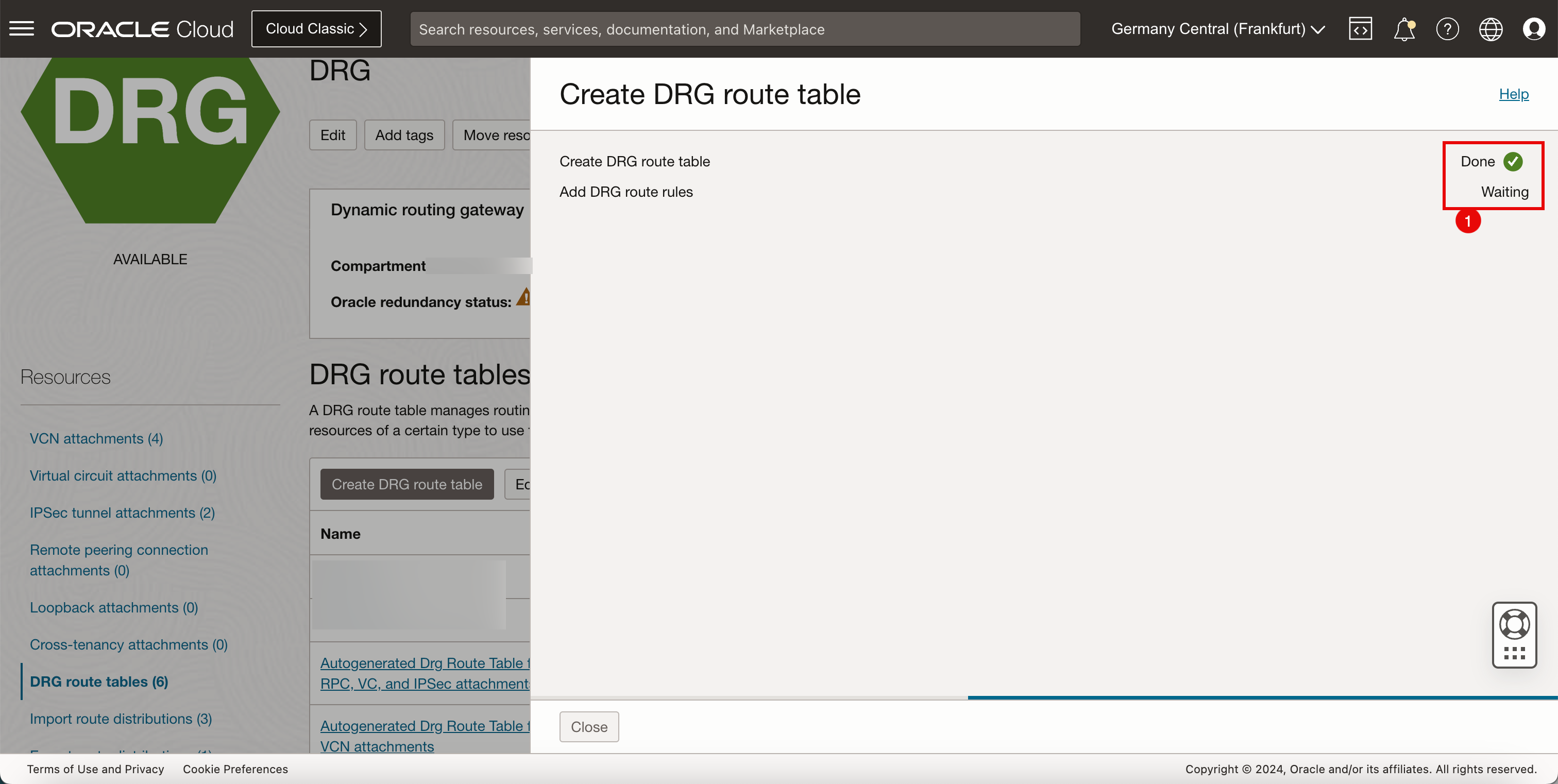

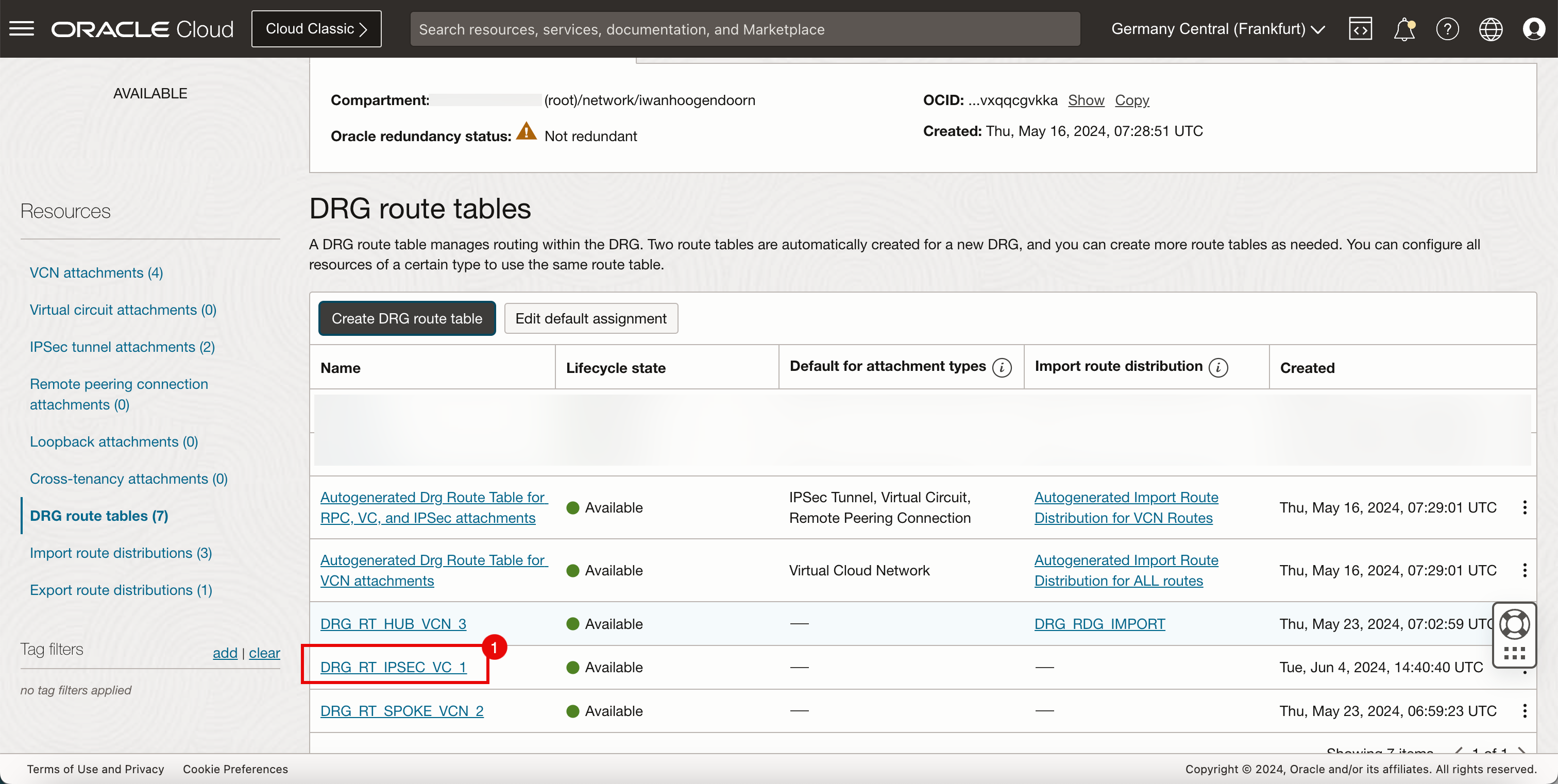

-

Après quelques minutes, la table de routage sera créée.

- Notez que la nouvelle table de routage DRG (

DRG_RT_IPSEC_VC_1) est créée.

- Notez que la nouvelle table de routage DRG (

-

L'image suivante illustre la représentation visuelle de ce que nous avons créé jusqu'à présent.

-

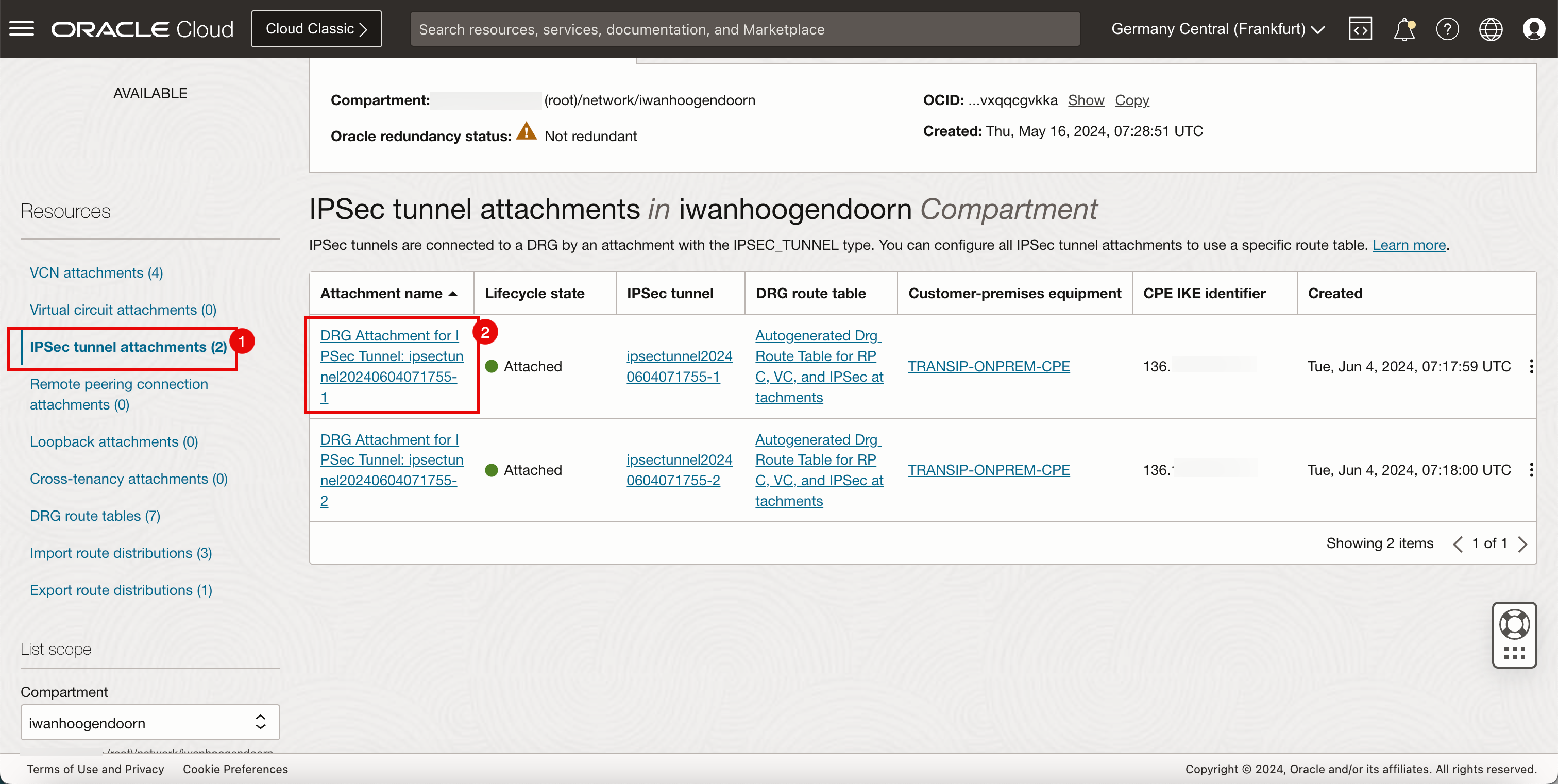

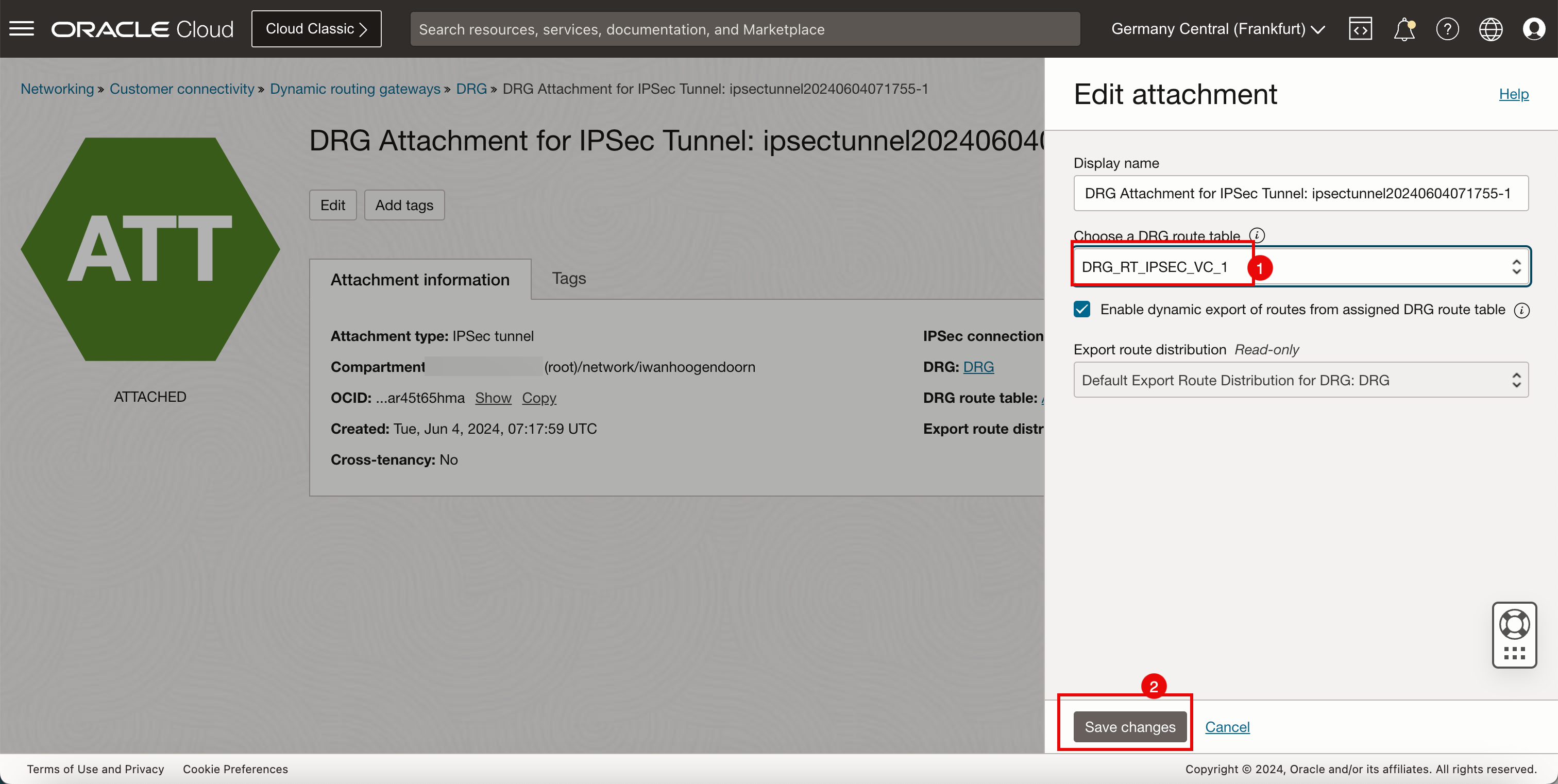

Nous devons associer, attacher ou lier la table de routage aux attachements de tunnel DRG IPSec.

Note : Cet attachement de table de routage DRG (

DRG_RT_IPSEC_VC_1) et de table de routage s'assurera que tous les réseaux des rayons sont accessibles depuis les lieux. Il s'agit également d'un moyen de contrôler le routage et d'autoriser uniquement le routage vers les rayons vers lesquels vous souhaitez être en mesure d'acheminer.- Cliquez sur Attachements de tunnel IPSec.

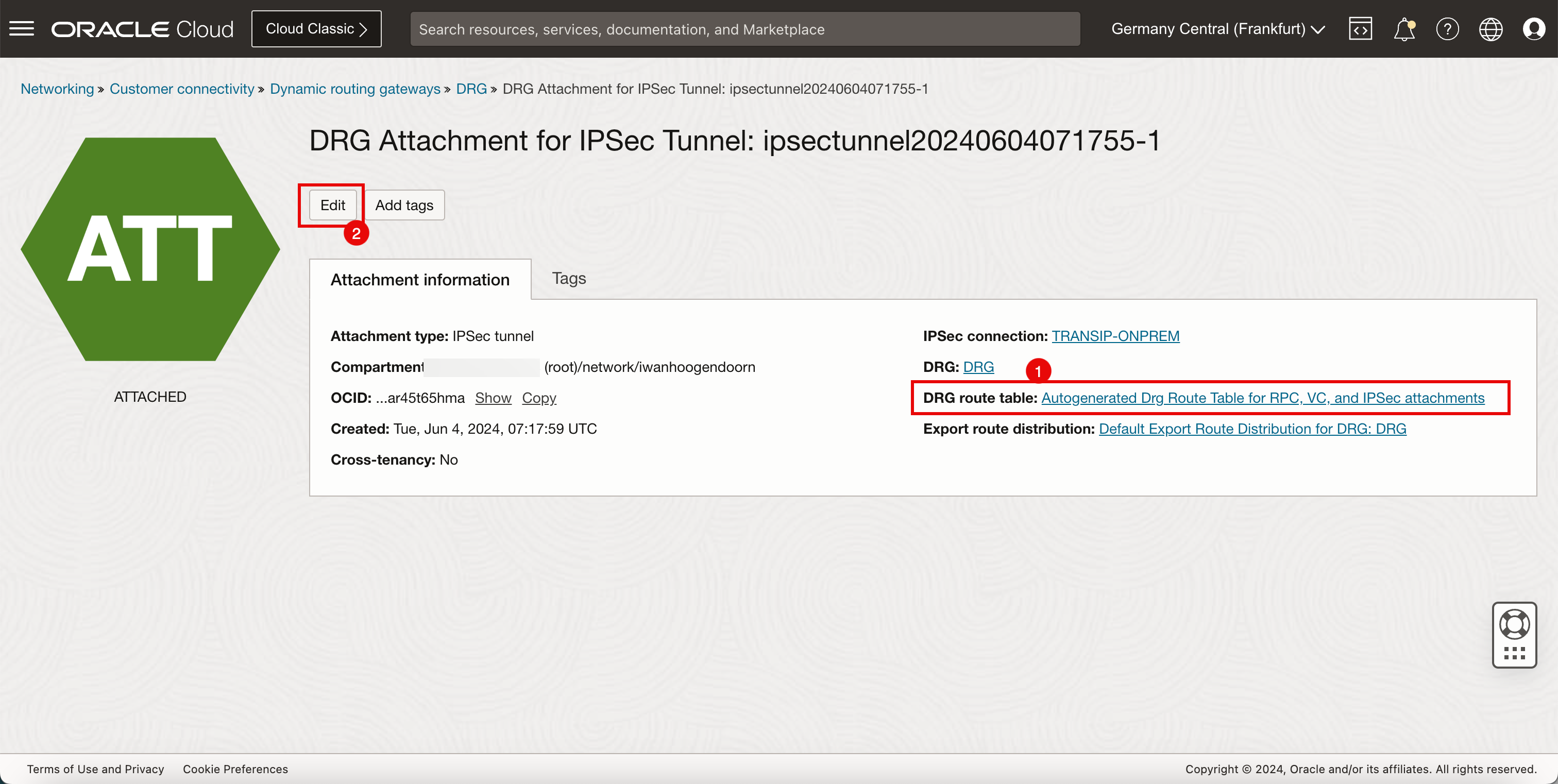

- Cliquez sur le premier fichier joint.

- Notez que l'attachement IPSec utilise la table de routage DRG par défaut générée automatiquement.

- Cliquez sur Modifier.

- Sélectionnez la table de routage DRG créée ci-dessus (

DRG_RT_IPSEC_VC_1). - Cliquez sur Enregistrer les modifications.

- Notez qu'une nouvelle table de routage DRG est active sur l'attachement IPSec du premier tunnel IPSec.

- Cliquez sur Passerelle DRG pour retourner à la page des détails de la passerelle DRG.

-

L'image suivante illustre la représentation visuelle de ce que nous avons créé jusqu'à présent.

Note : Nous ne mettrons pas à jour la table de routage DRG sur le deuxième attachement de tunnel IPSec, car nous n'utilisons pas le deuxième tunnel dans ce tutoriel.

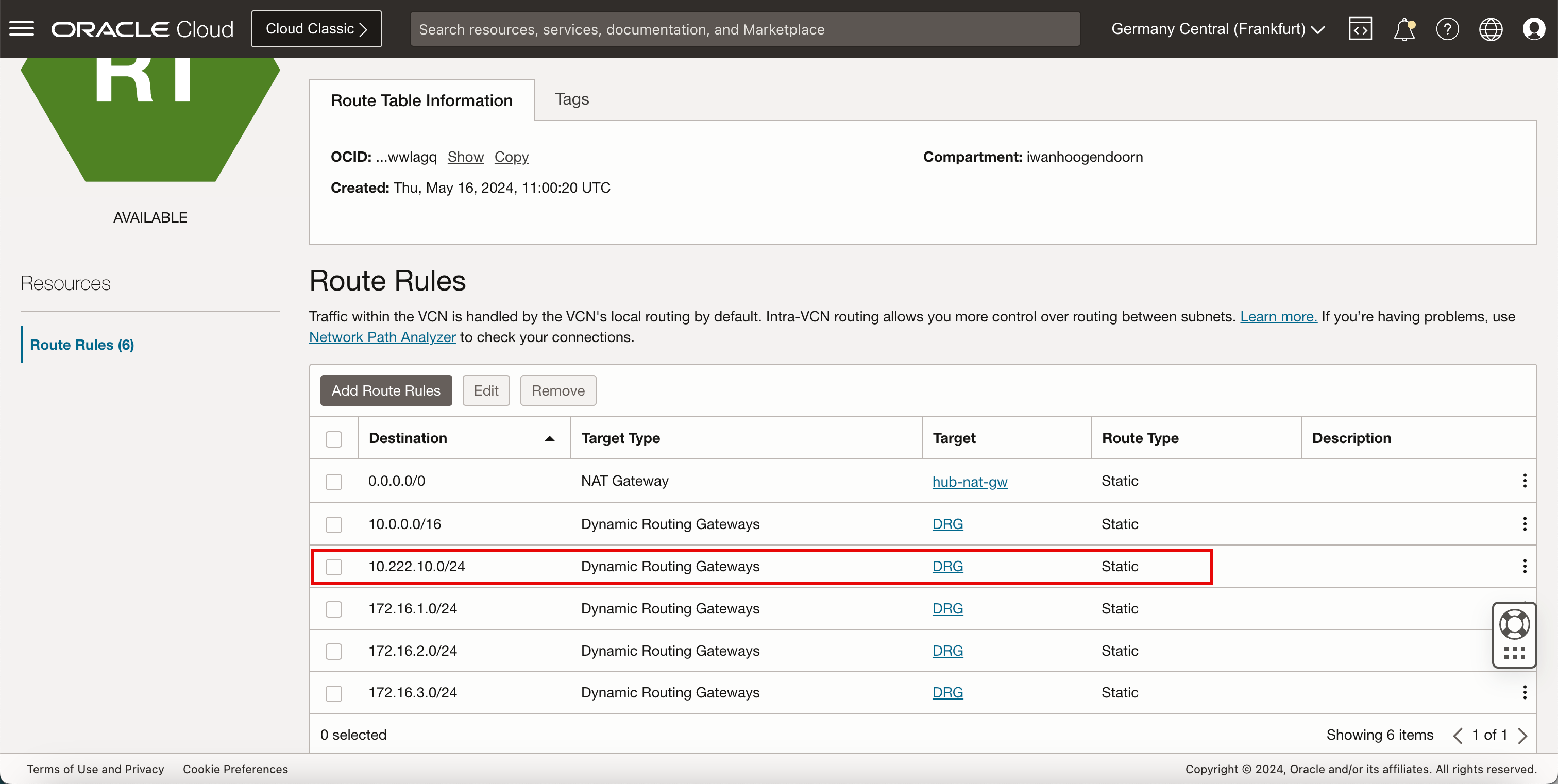

Tâche 4.3 : Mettre à jour la table de routage du sous-réseau privé du VCN central

La dernière table de routage à mettre à jour est la table de routage du VCN associée au sous-réseau privé dans le VCN central.

-

Mettez à jour la table de routage (

VCN_RT_HUB_PRIVATE_SUBNET) dans le VCN central.Ajoutez le réseau sur place à la table (

VCN_RT_HUB_PRIVATE_SUBNET).Destination Type de cible Cible Type de route 0.0.0.0/0 Passerelle NAT hub-nat-gw Statique 172.16.1.0/24 passerelle de routage dynamique; DRG Statique 172.16.2.0/24 passerelle de routage dynamique; DRG Statique 172.16.3.0/24 passerelle de routage dynamique; DRG Statique 10.222.10.0/24 passerelle de routage dynamique; DRG Statique Note : Cette table de routage de VCN (

VCN_RT_HUB_PRIVATE_SUBNET) achemine vers le pare-feu le trafic destiné aux rayons et au réseau IPSec sur place. Le trafic destiné à Internet (tout le trafic autre que les réseaux satellites) vers la passerelle NAT sera également acheminé par cette table de routage. -

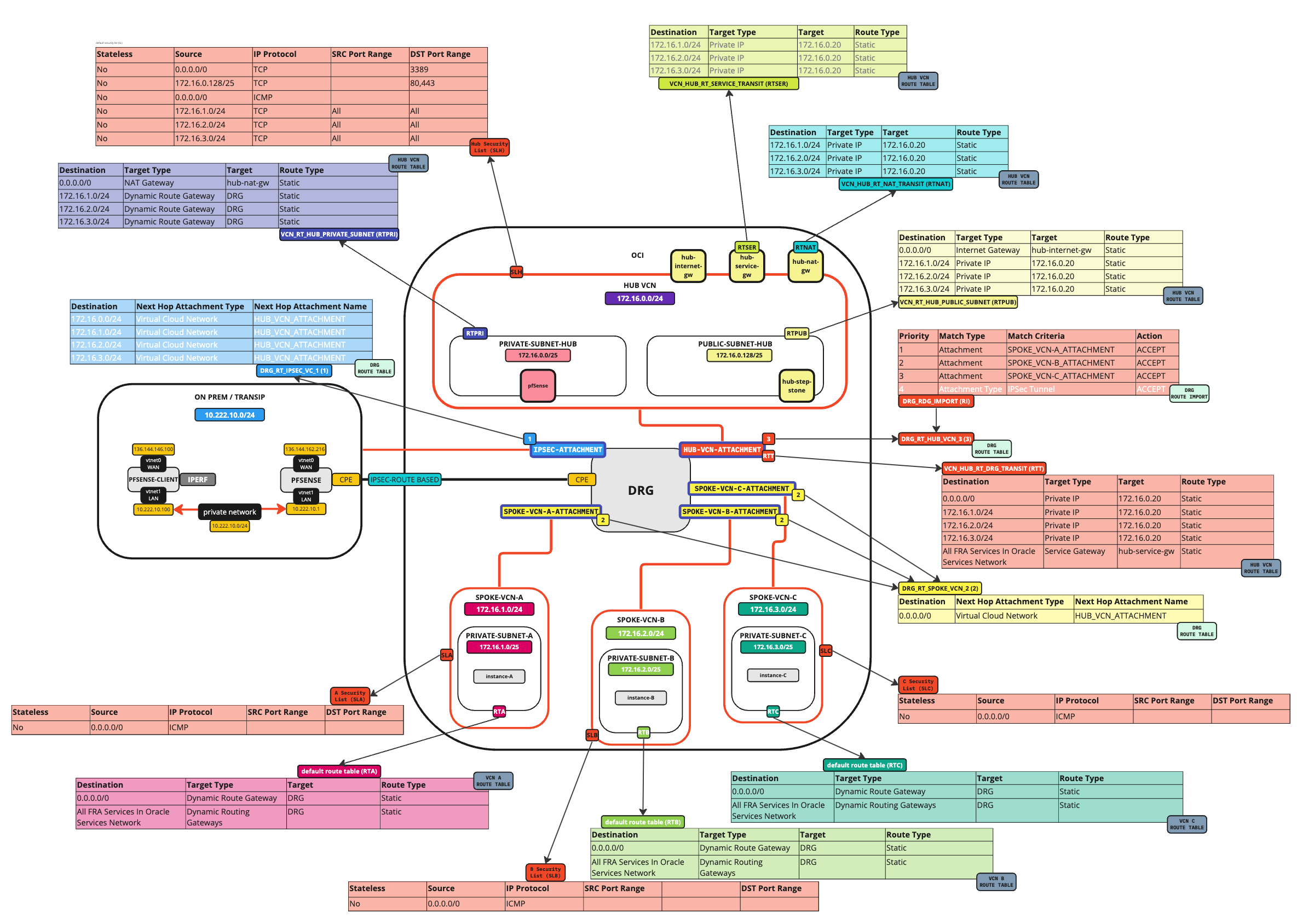

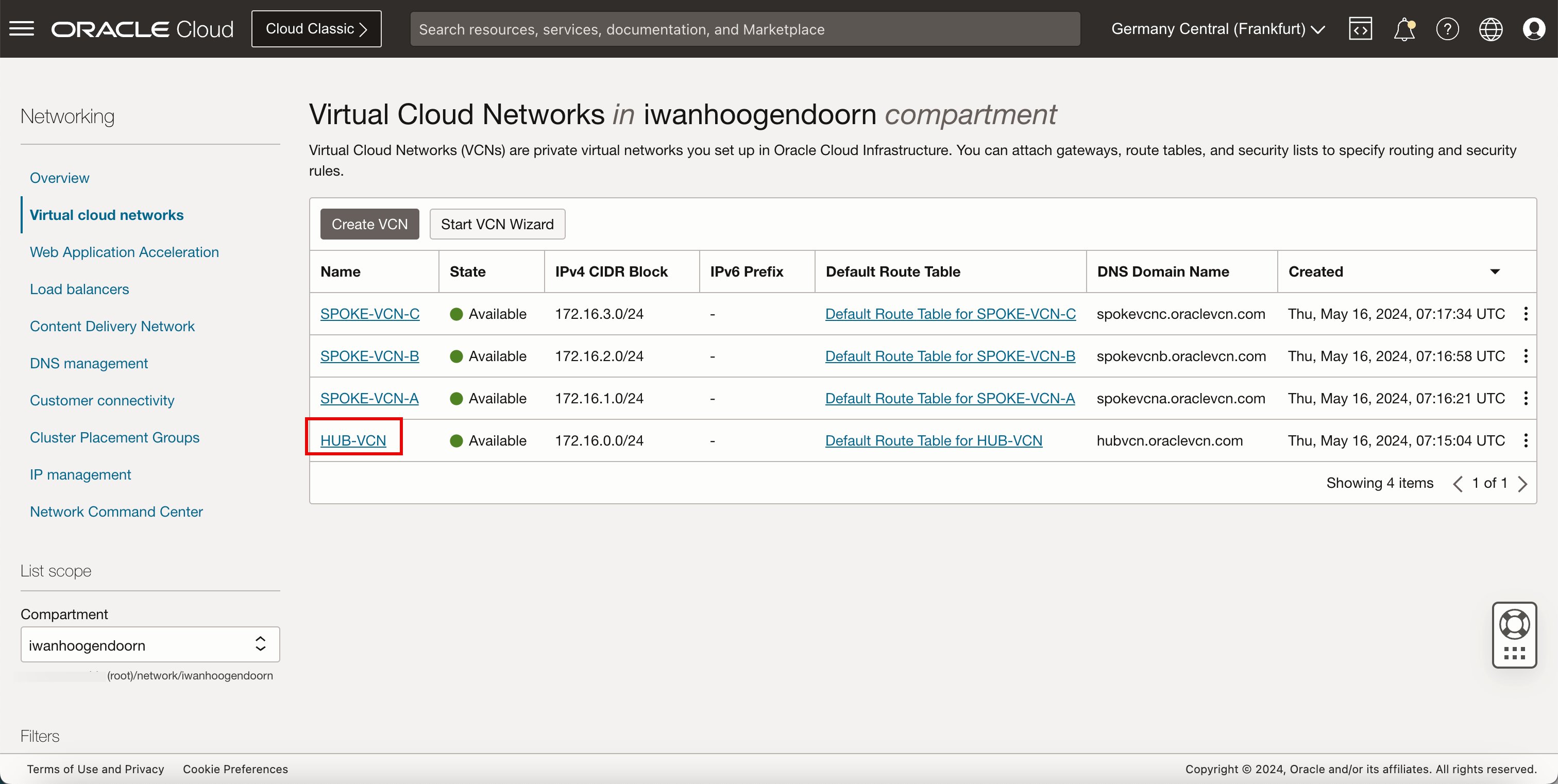

Allez à la console OCI.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseau.

- Cliquez sur Réseaux en nuage virtuels.

-

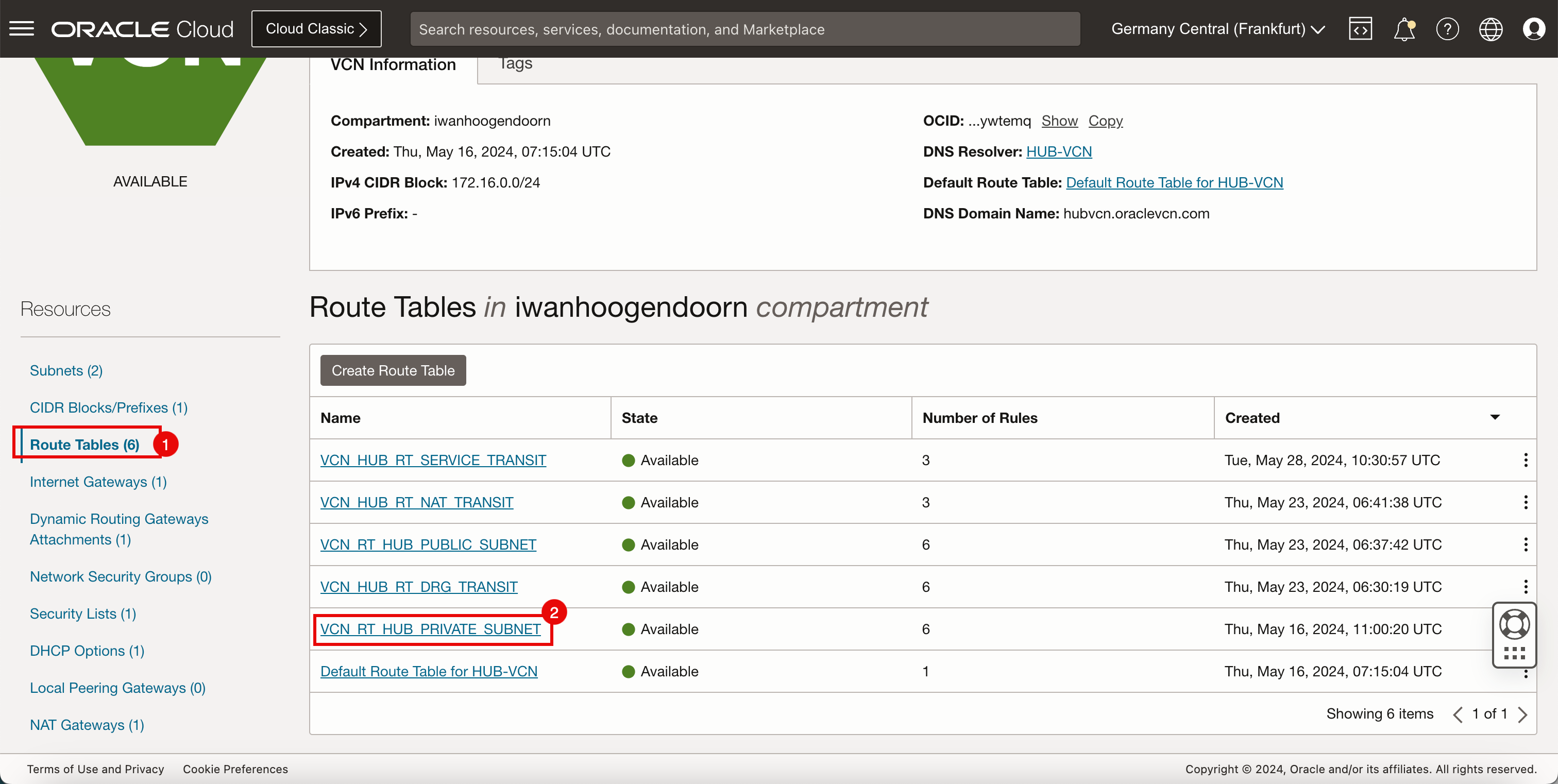

Cliquez sur le VCN central.

- Cliquez sur Tables de routage.

- Cliquez sur la table de routage

VCN_RT_HUB_PRIVATE_SUBNET.

-

J'ai déjà ajouté la nouvelle règle de routage, alors assurez-vous de l'ajouter. Lorsque vous ajoutez la règle de routage avec succès, elle doit ressembler à ceci.

-

L'image suivante illustre la représentation visuelle de ce que nous avons créé jusqu'à présent.

Tâche 5 : Créer un RPV site à site sur place à l'aide de pfSense

Nous avons configuré le côté OCI du tunnel IPSec. Configurons le côté sur place. Nous utilisons un pare-feu pfSense en tant que point d'extrémité d'arrêt IPSec.

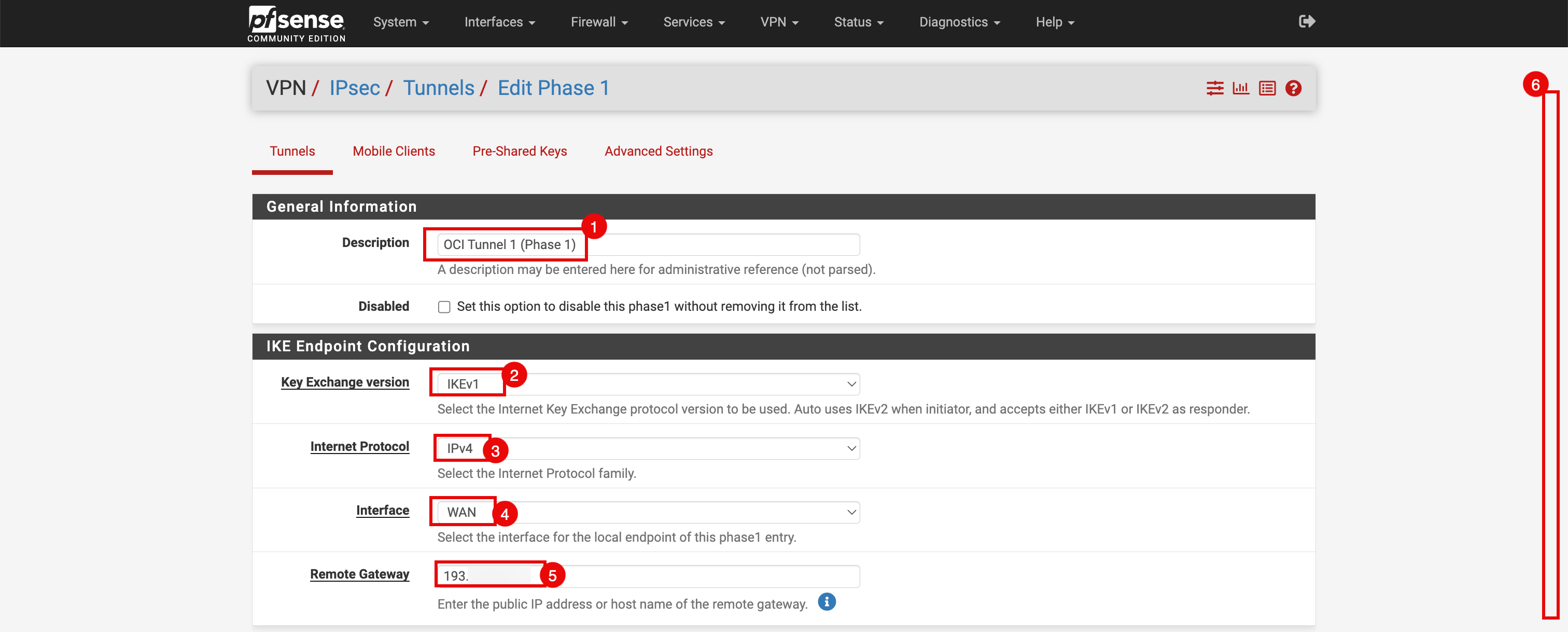

Tâche 5.1 : Créer le tunnel IPSec (phase 1 ISAKMP)

-

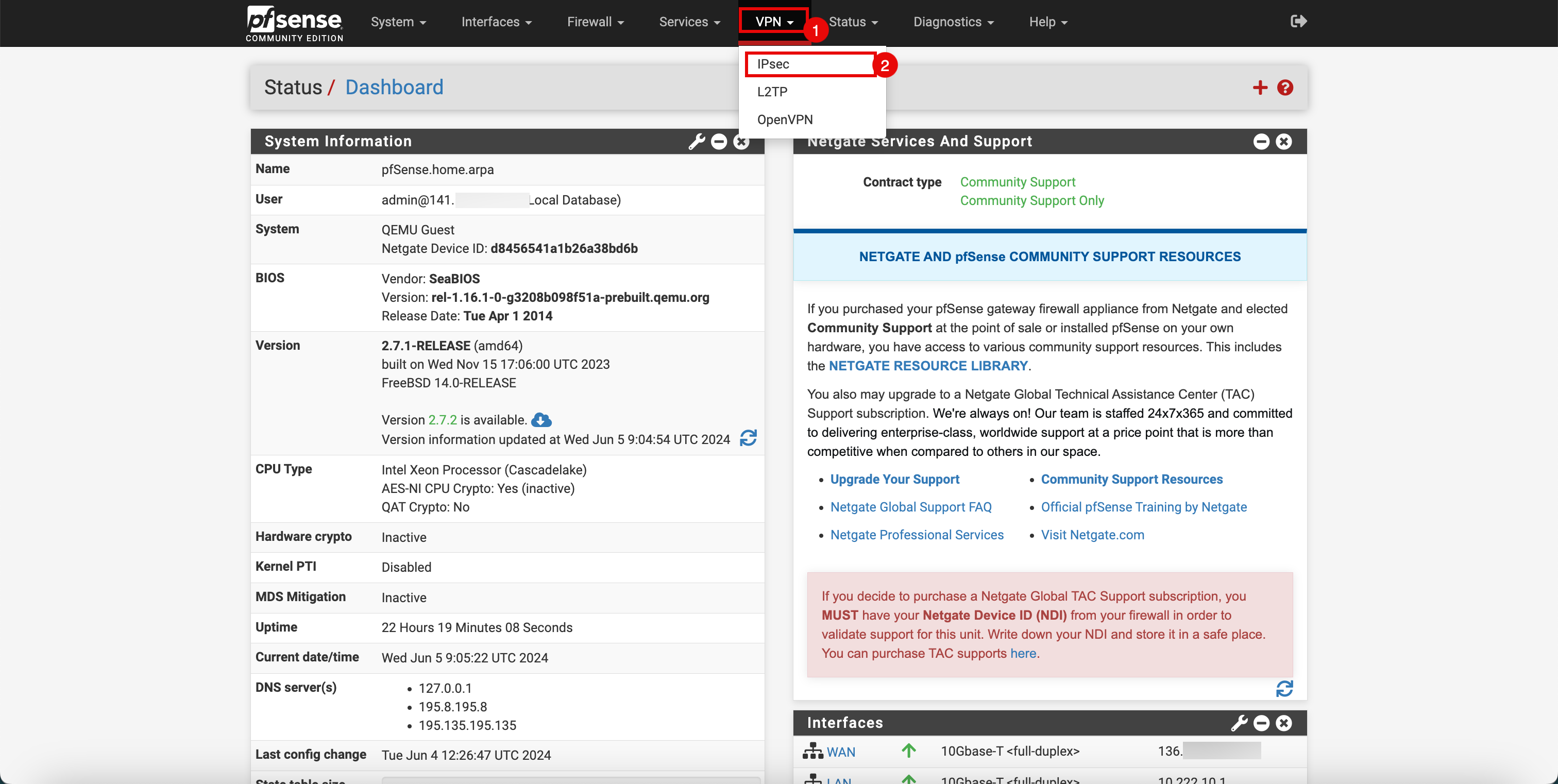

Allez au portail pfSense.

- Cliquez sur le menu déroulant RPV.

- Cliquez sur IPSec.

- Cliquez sur Tunnels.

- Cliquez sur + Ajouter P1.

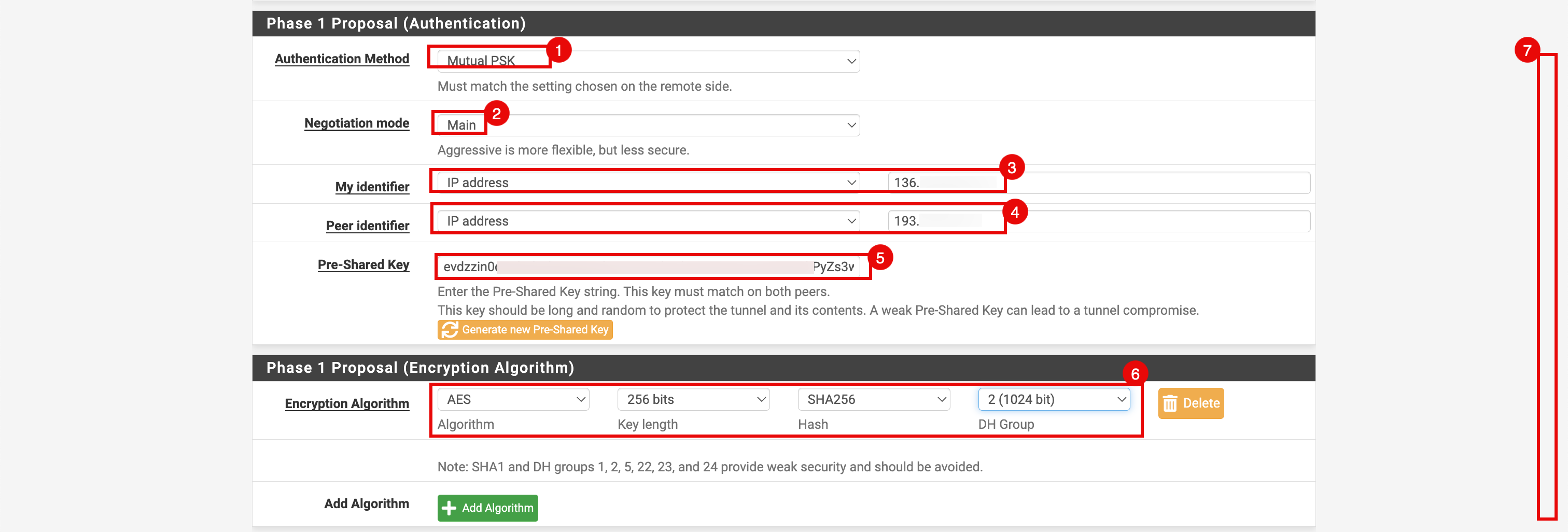

- Entrer une description.

- Dans Version d'échange de clés, sélectionnez IKEv1.

- Dans Protocole Internet, sélectionnez IPv4.

- Dans Interface, sélectionnez WAN.

- Dans Passerelle distante, entrez l'adresse IP publique, qui peut être extraite de la console OCI. Allez à Réseau, Connexion client, RPV site-à-site et cliquez sur RPV.

- Faire défiler vers le bas.

-

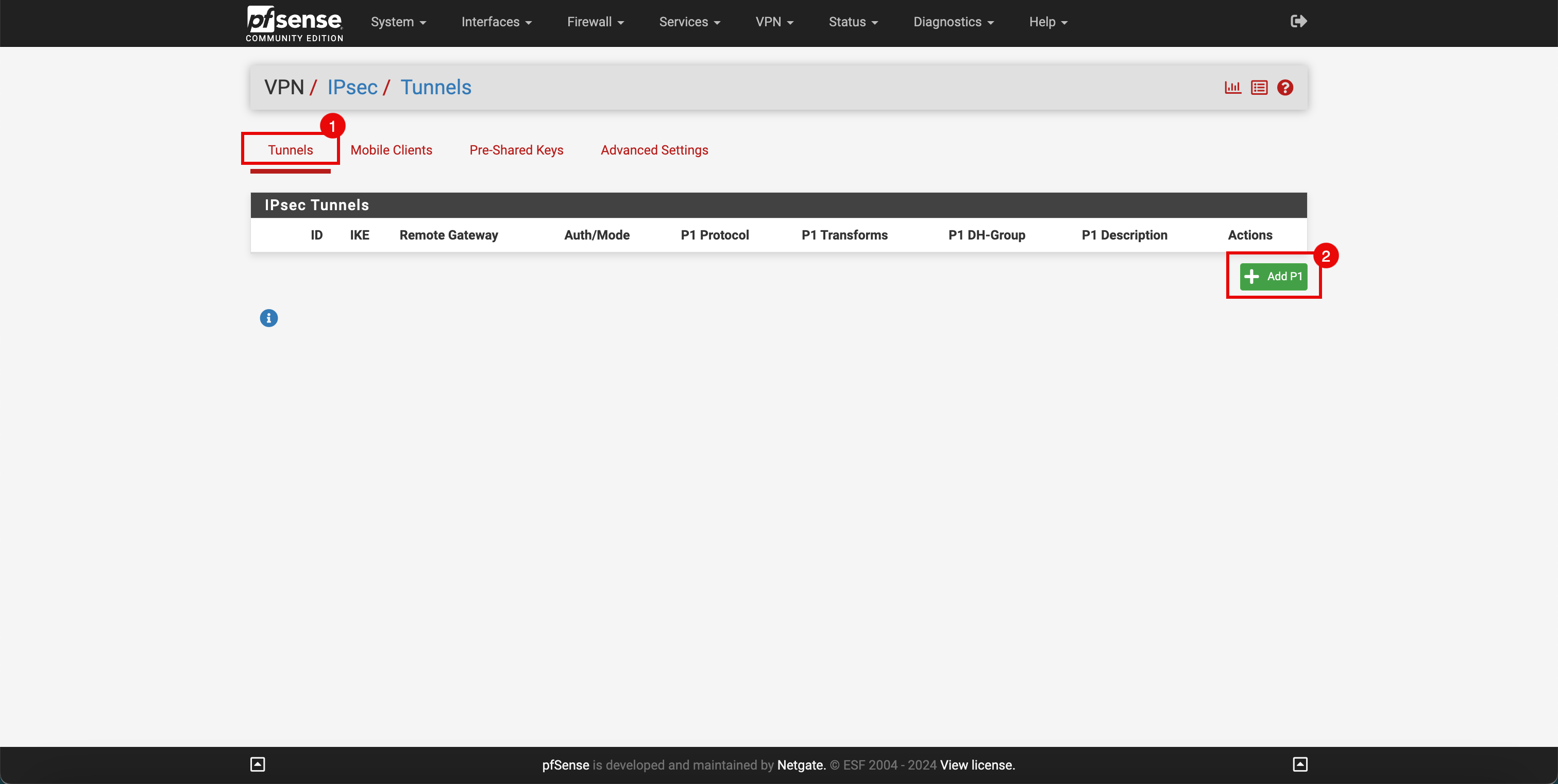

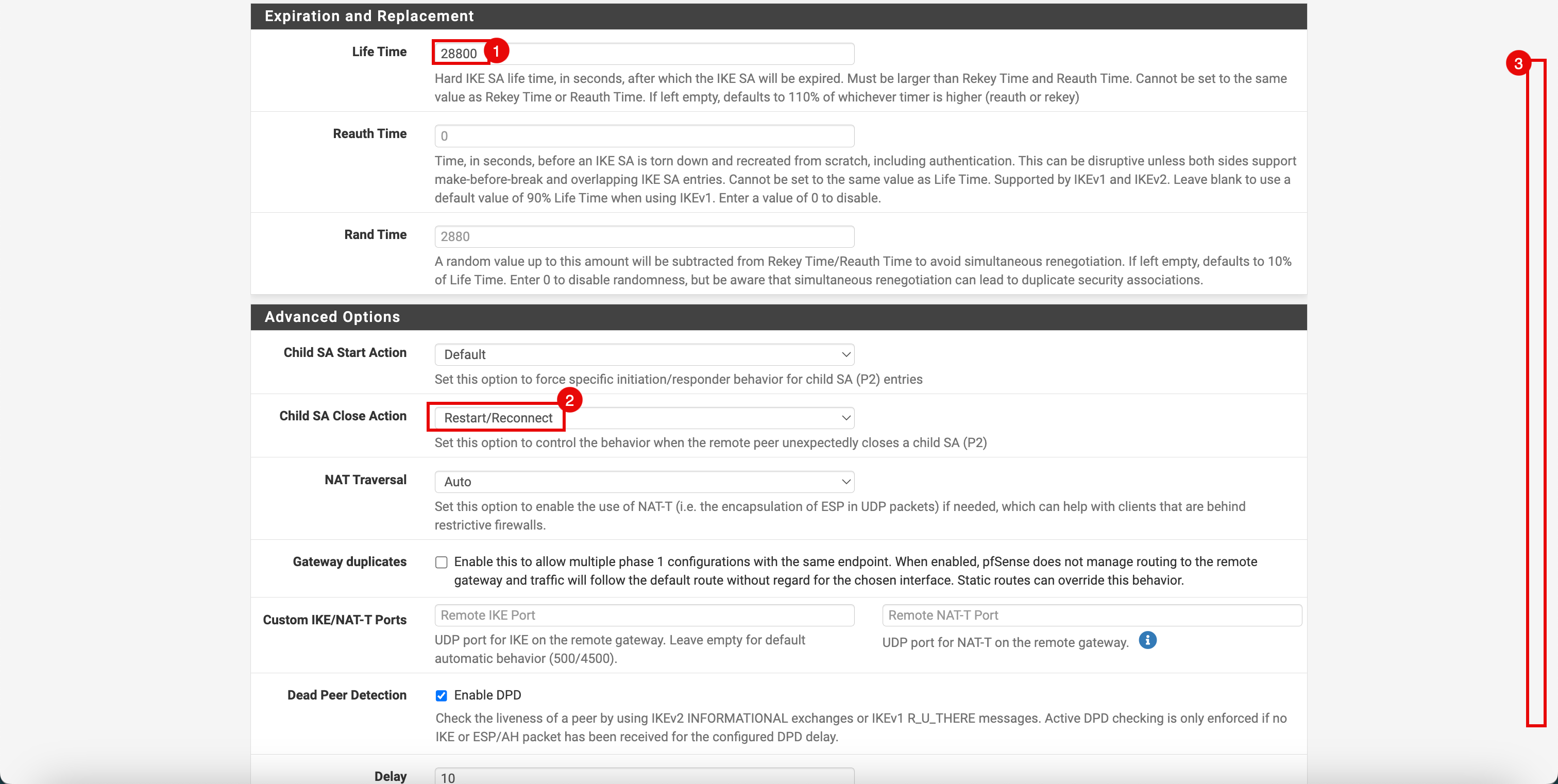

Dans la section Proposition de phase 1, entrez les informations suivantes.

- Dans Méthode d'authentification, sélectionnez Clé PSK mutuelle.

- Dans Mode de négociation, sélectionnez Principal.

- Dans Mon identificateur, sélectionnez Adresse IP et entrez votre adresse IP publique locale du côté sur place extraite de la tâche 3.

- Dans Identificateur de pair, sélectionnez Adresse IP et entrez votre adresse IP publique distante côté OCI.

- Entrez la clé secrète partagée (pré) extraite de la tâche 3.

- Configurez l'algorithme de chiffrement :

- Algorithme : Sélectionnez AES.

- Longueur de la clé : Sélectionnez 256 bits.

- Hachage : Sélectionnez SHA256.

- Groupe DH : Sélectionnez 2 (1024 bits). - Faites défiler l'affichage vers le bas.

- Dans Durée de vie, entrez

28800secondes. - Dans Action de fermeture SA pour enfant, sélectionnez Redémarrer/Reconnecter.

- Défilement vers le bas.

-

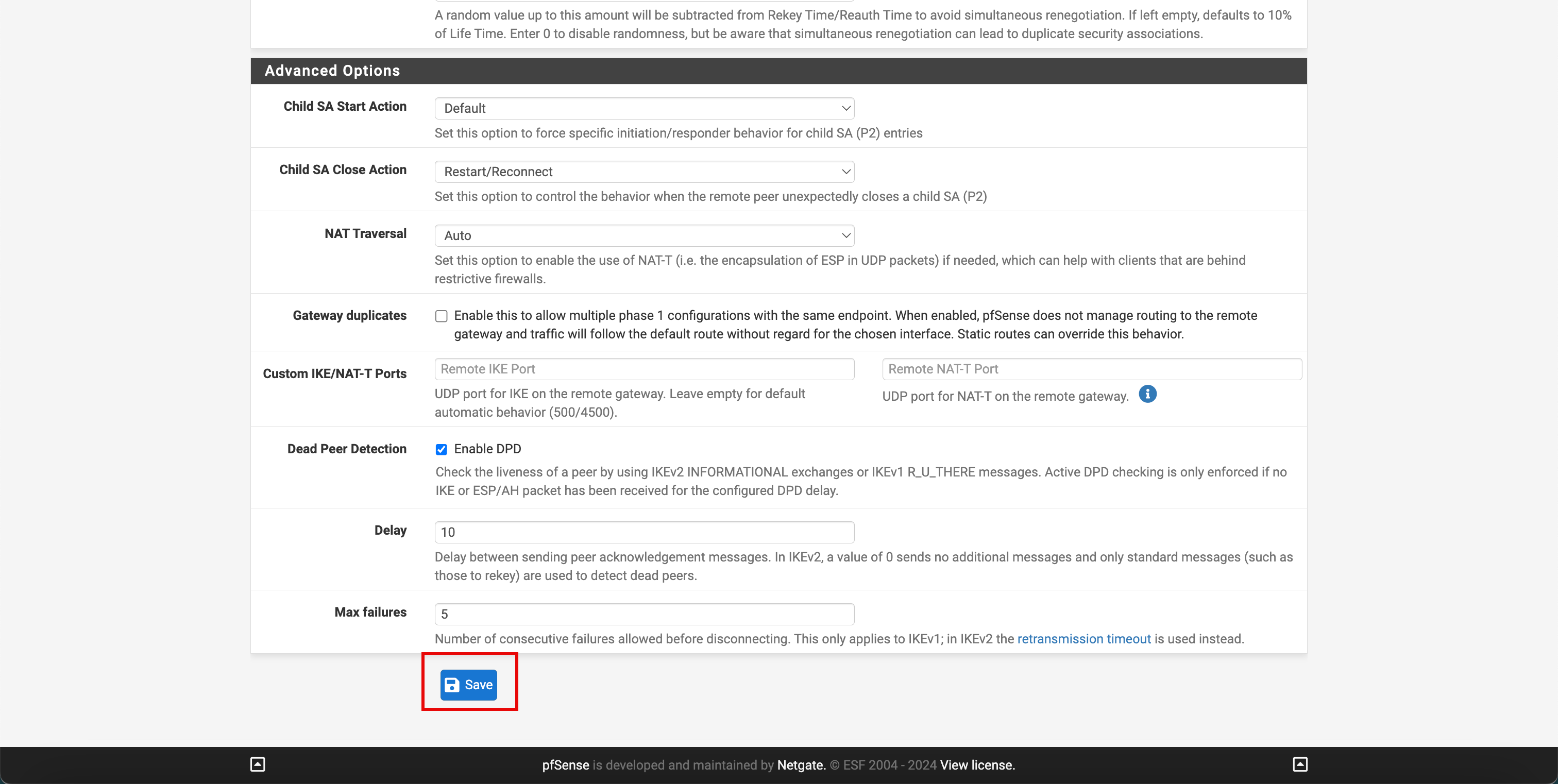

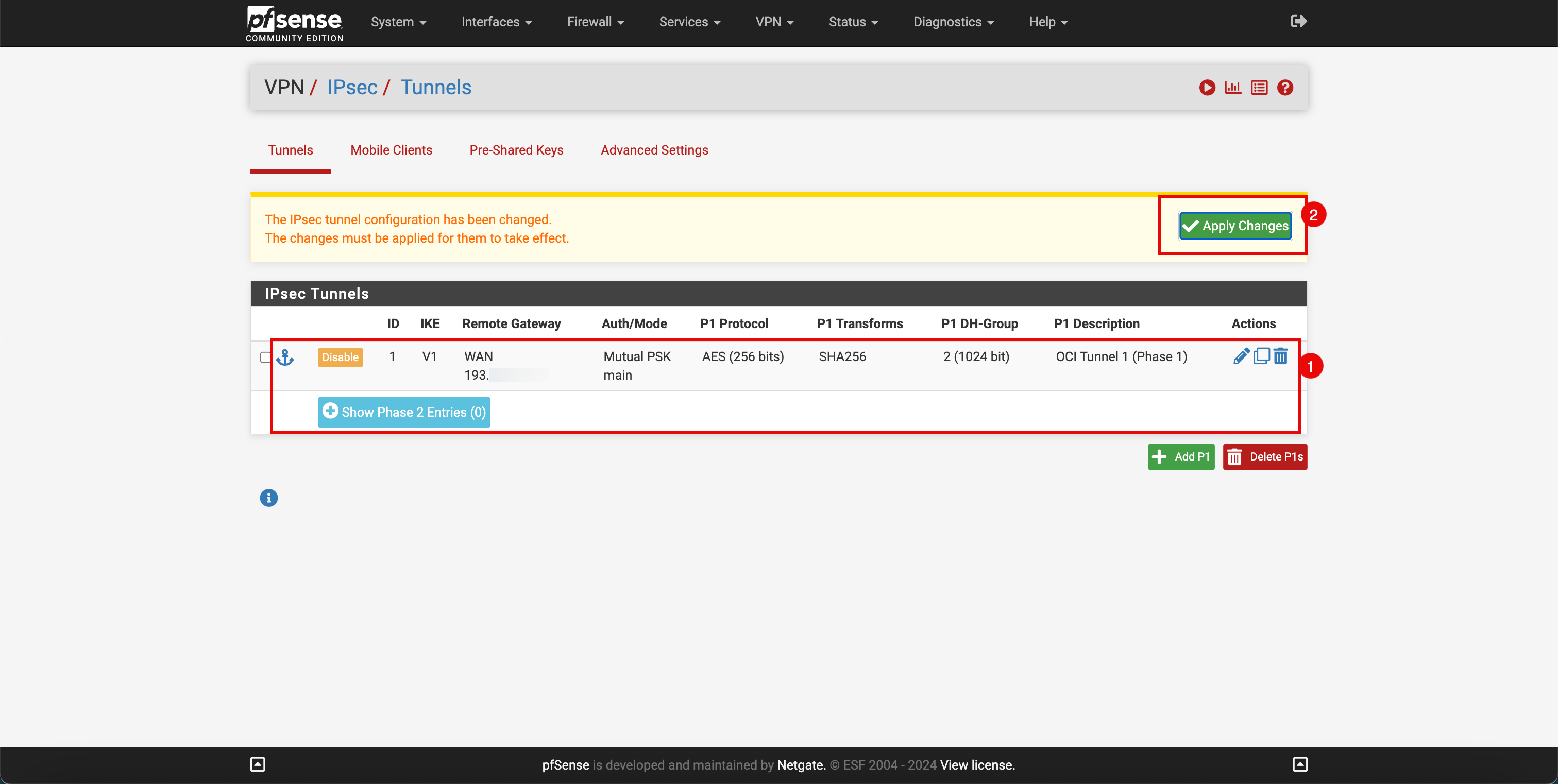

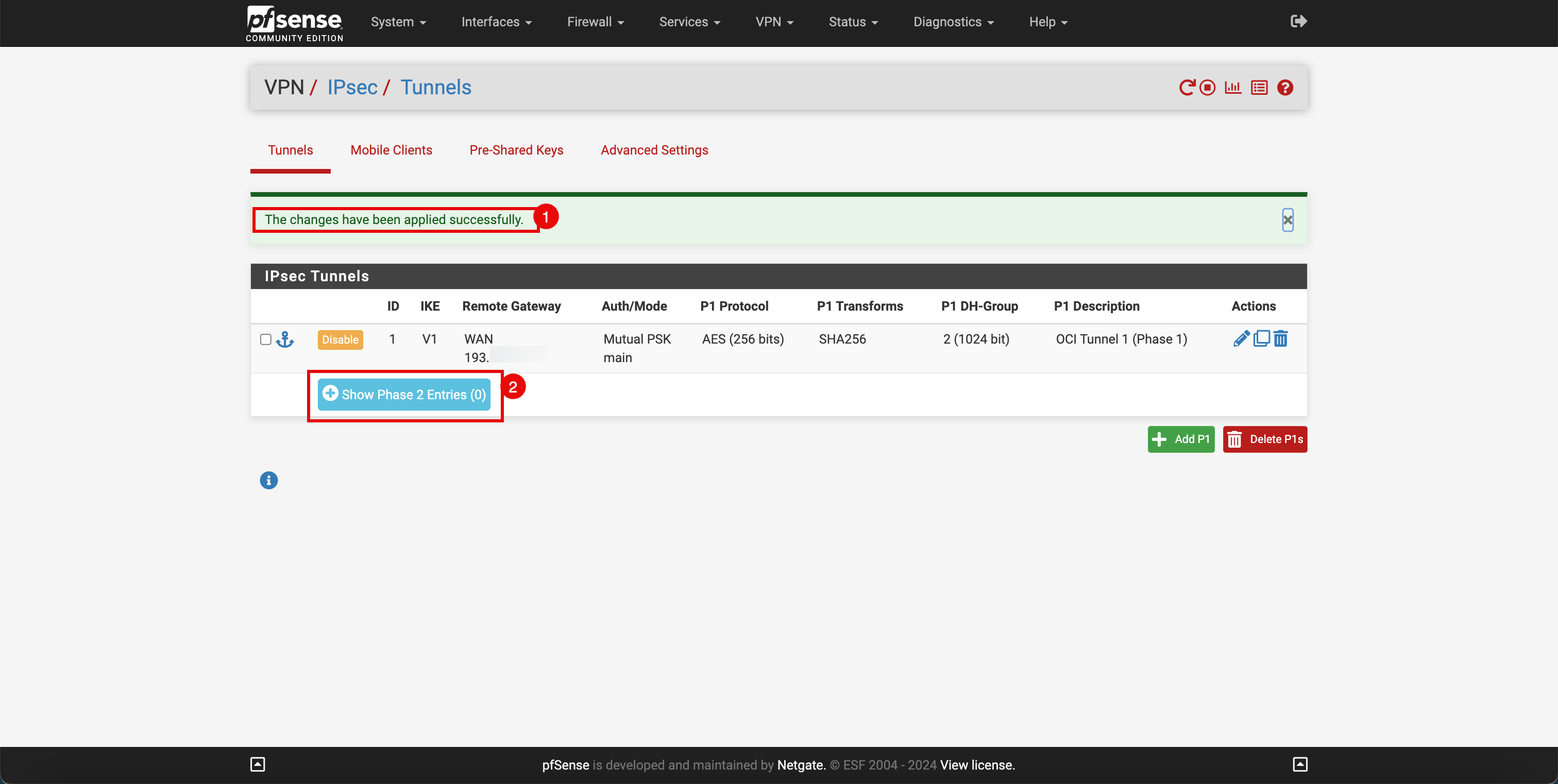

Cliquez sur Enregistrer.

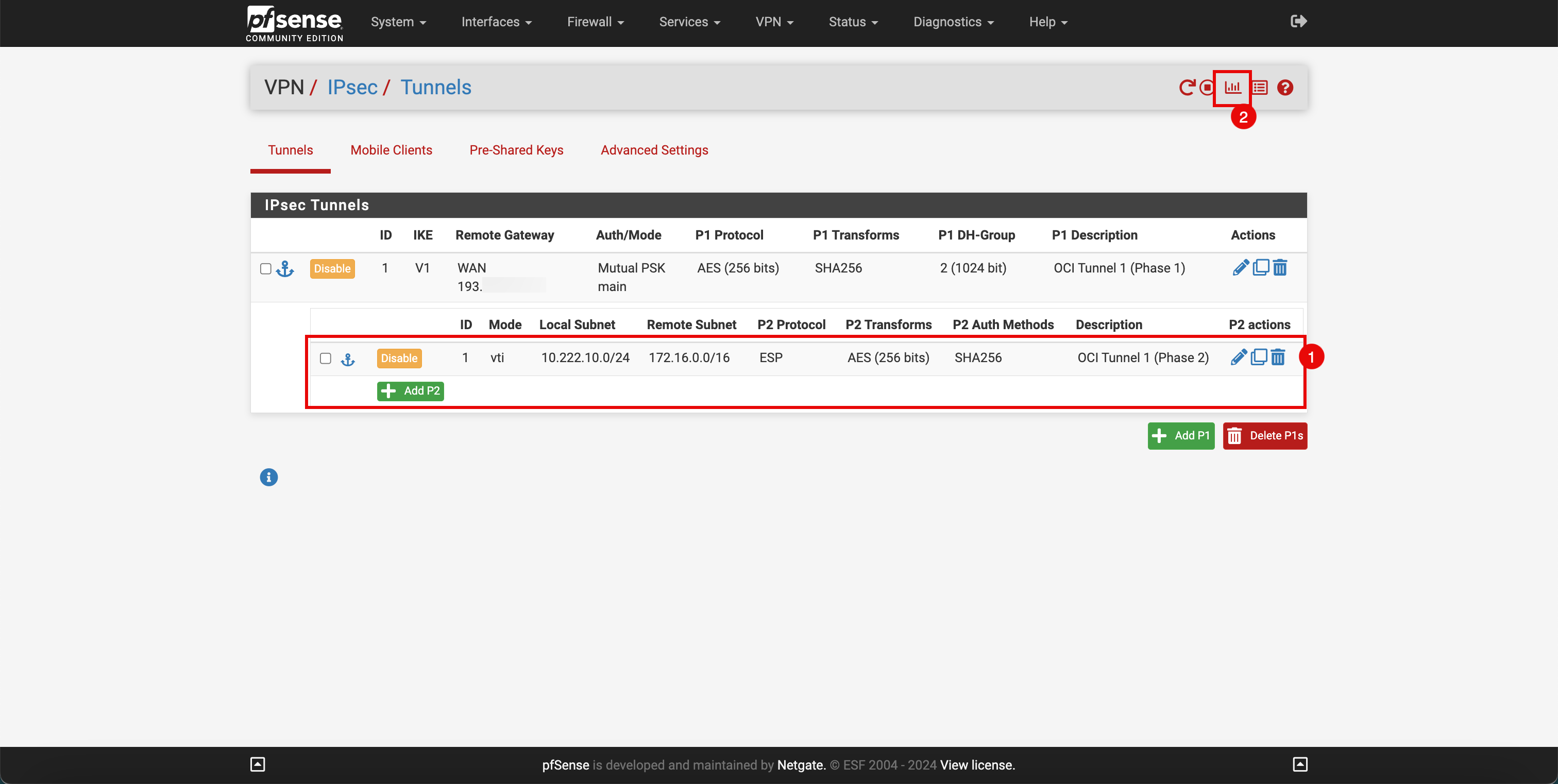

- Notez que la configuration de la phase 1 IPSec a été configurée.

- Cliquez sur Appliquer les modifications pour valider les modifications.

- Notez que les modifications ont été appliquées avec succès.

- Cliquez sur Afficher les entrées de la phase 2.

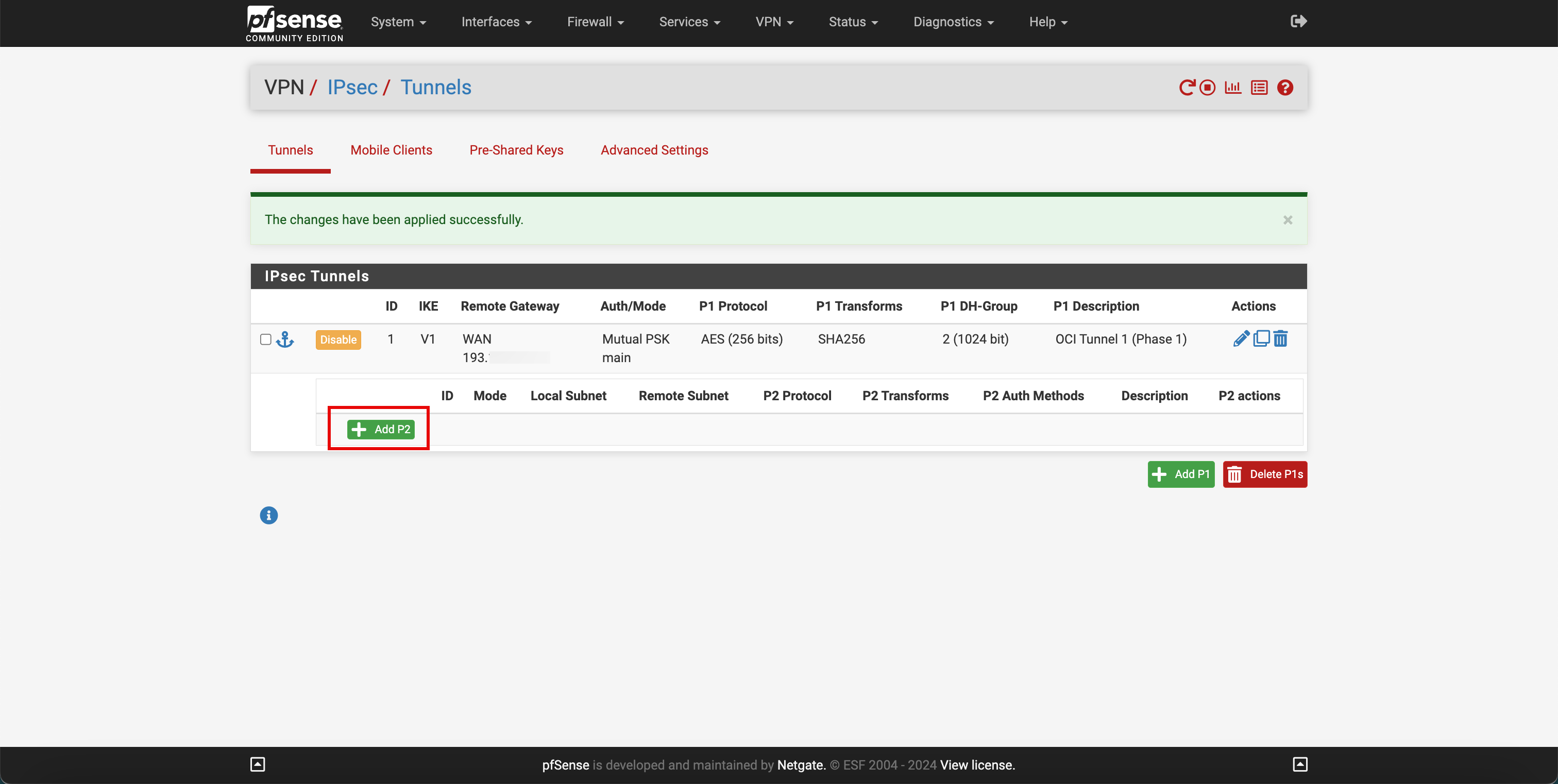

Tâche 5.2 : Créer le tunnel IPSec (phase 2 IPSec)

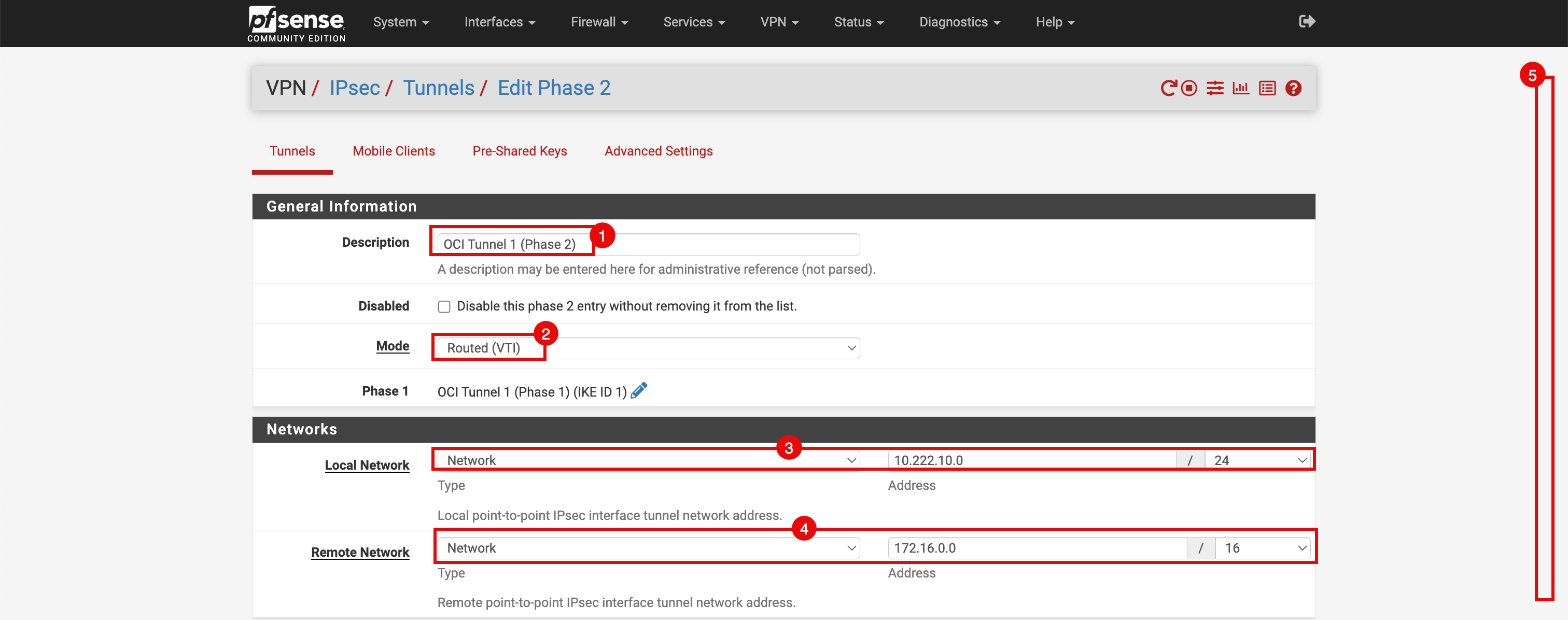

-

Cliquez sur + Ajouter P2.

- Entrer une description.

- Dans Mode, sélectionnez Roulé (VTI).

- Sélectionnez le réseau local (sur place).

- Sélectionnez le réseau distant (OCI).

- Faire défiler vers le bas.

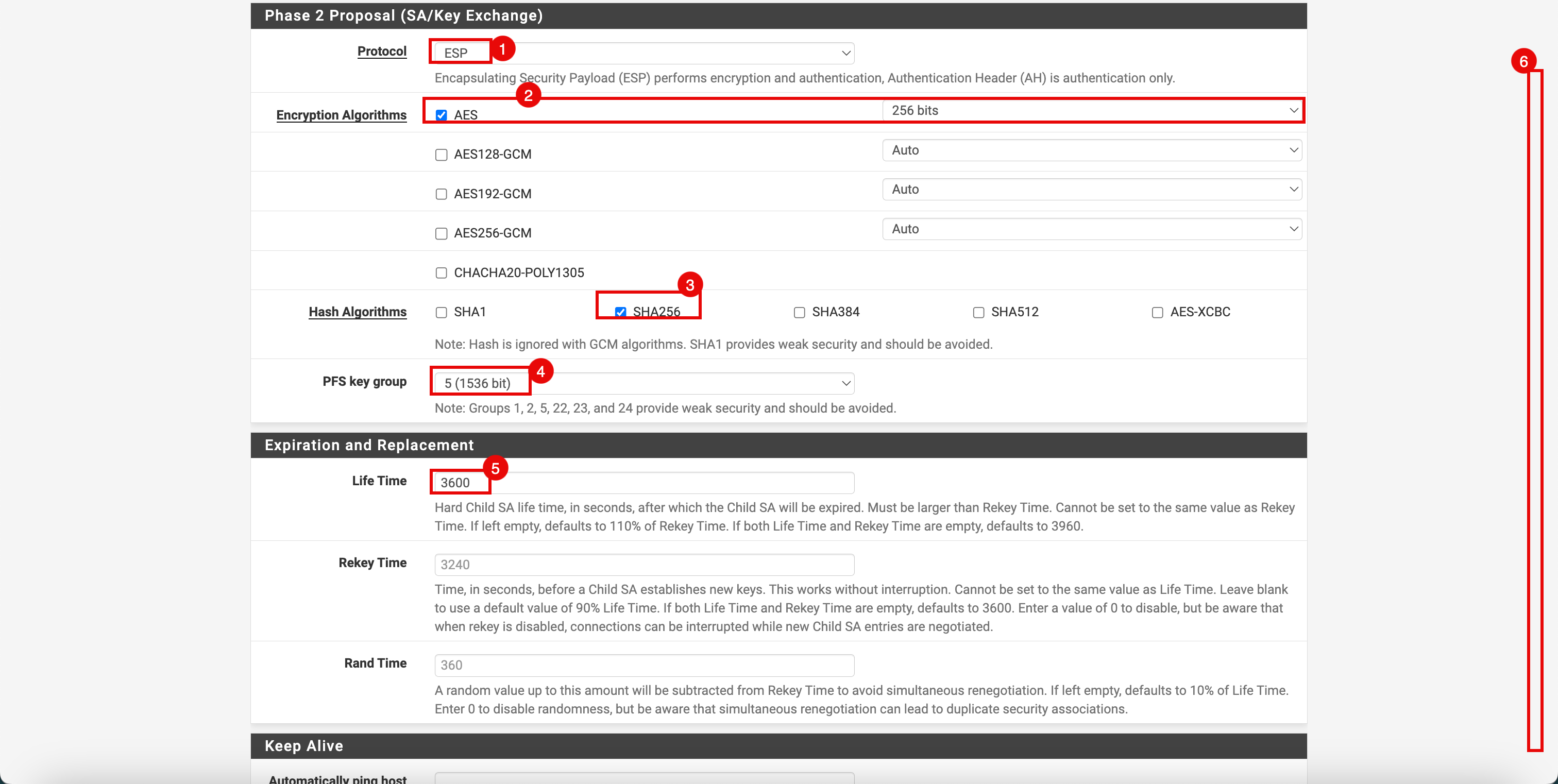

- Dans le protocole, sélectionnez ESP.

- Dans Algorithme de chiffrement, sélectionnez Bits AES 256.

- Dans Algorithme de hachage, sélectionnez SHA256.

- Dans le groupe de clés PFS, sélectionnez 5 (1536 bits).

- Dans Durée de vie, entrez 3600 secondes.

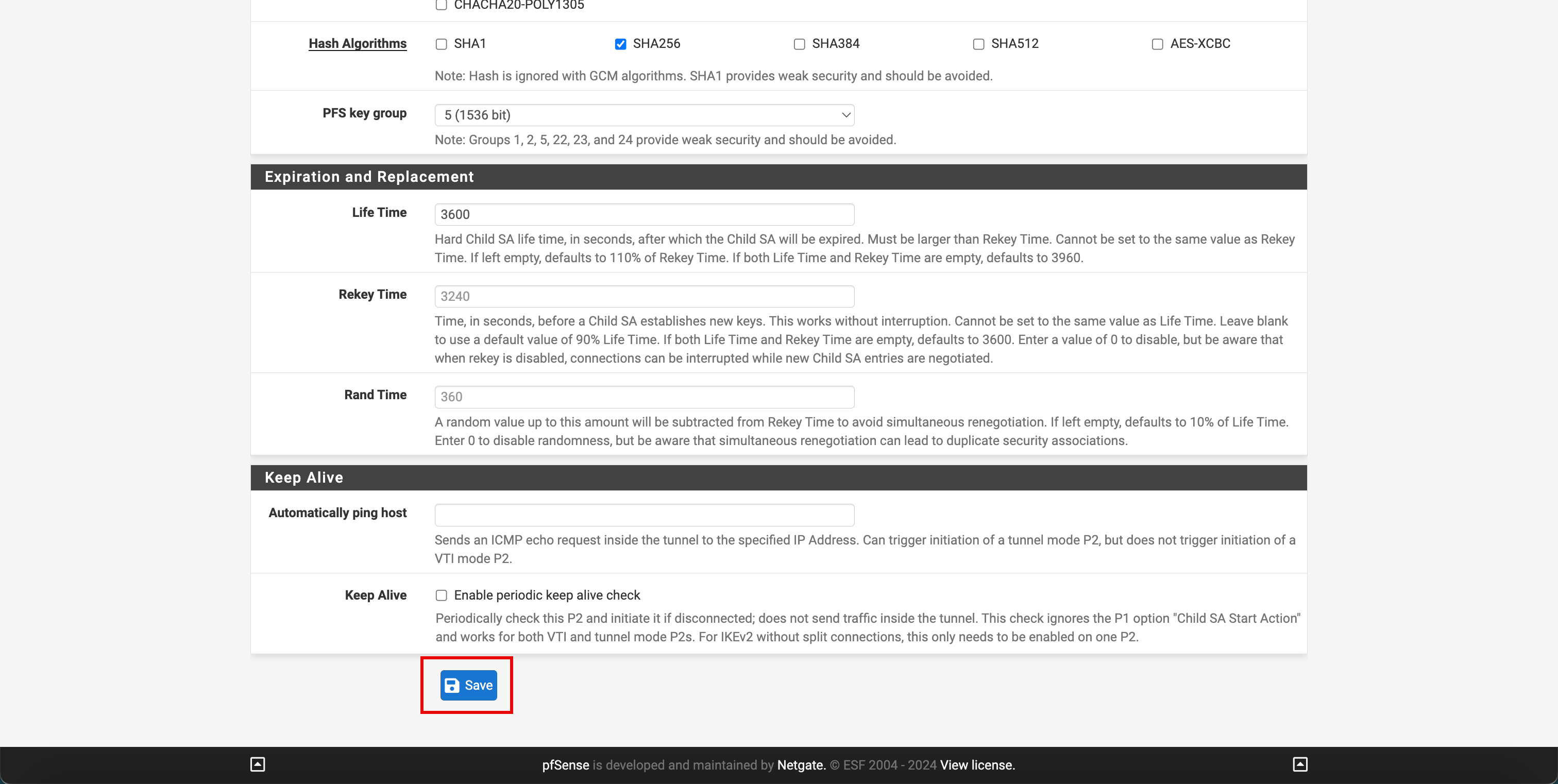

- Faire défiler vers le bas.

-

Cliquez sur Enregistrer.

- Notez que la configuration de la phase 1 IPSec a été configurée.

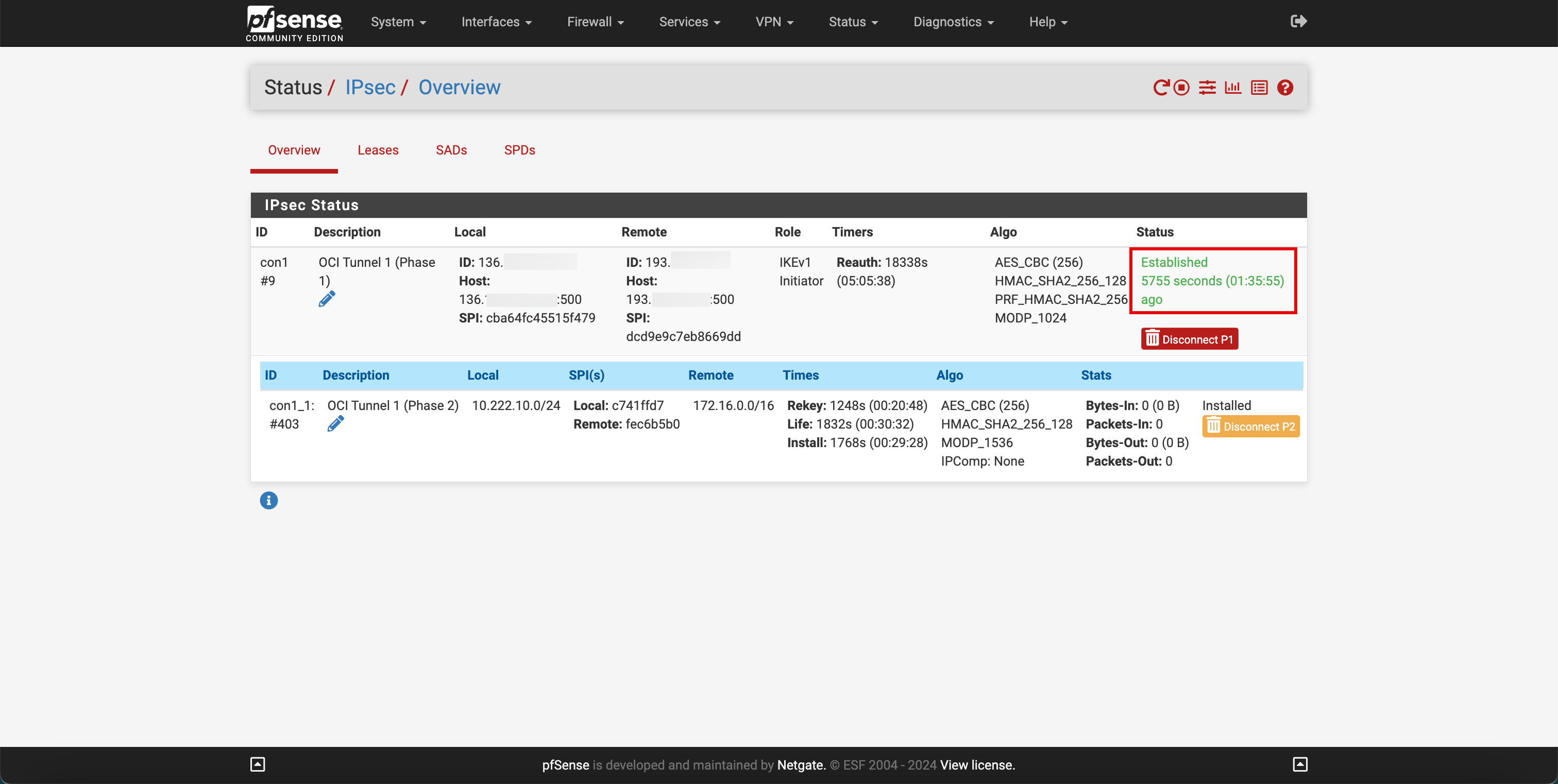

- Cliquez sur les statistiques.

-

Notez que le statut est Établi.

-

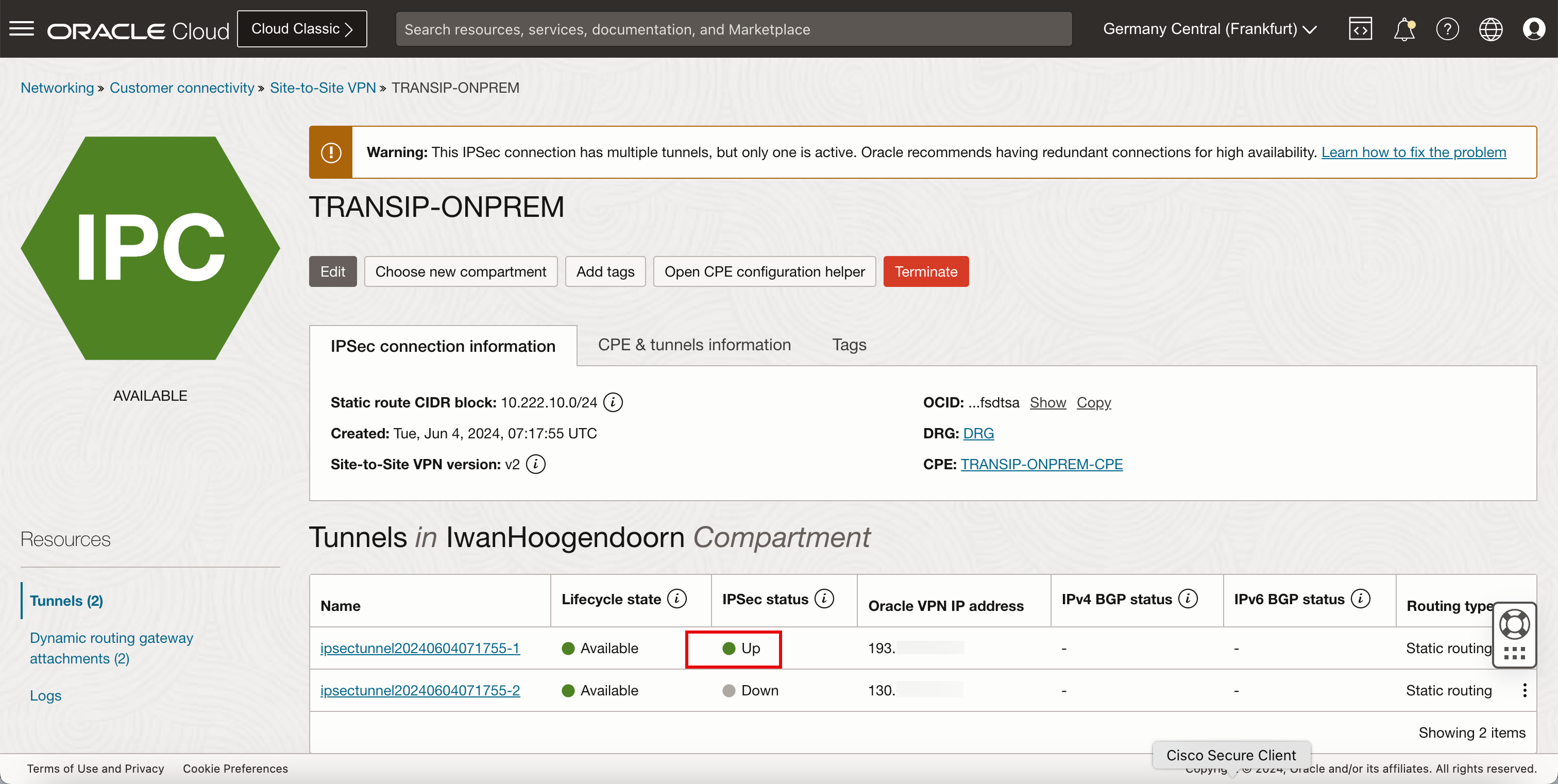

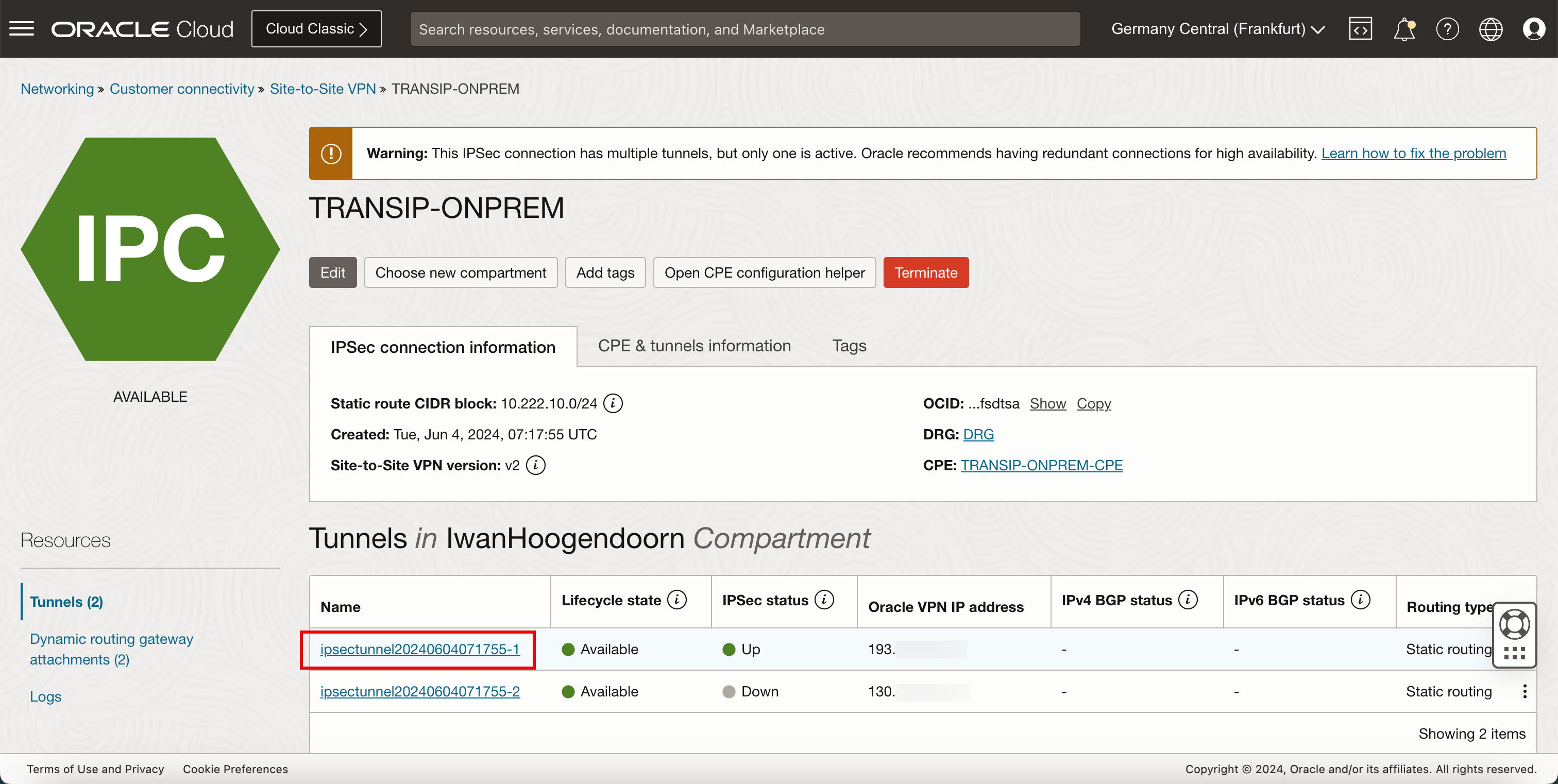

Vérifions l'état du tunnel côté OCI. Allez à la console OCI, naviguez jusqu'à Réseau, Connectivité client, RPV site-à-site et cliquez sur le RPV. Notez que le statut IPSec du premier tunnel est Actif.

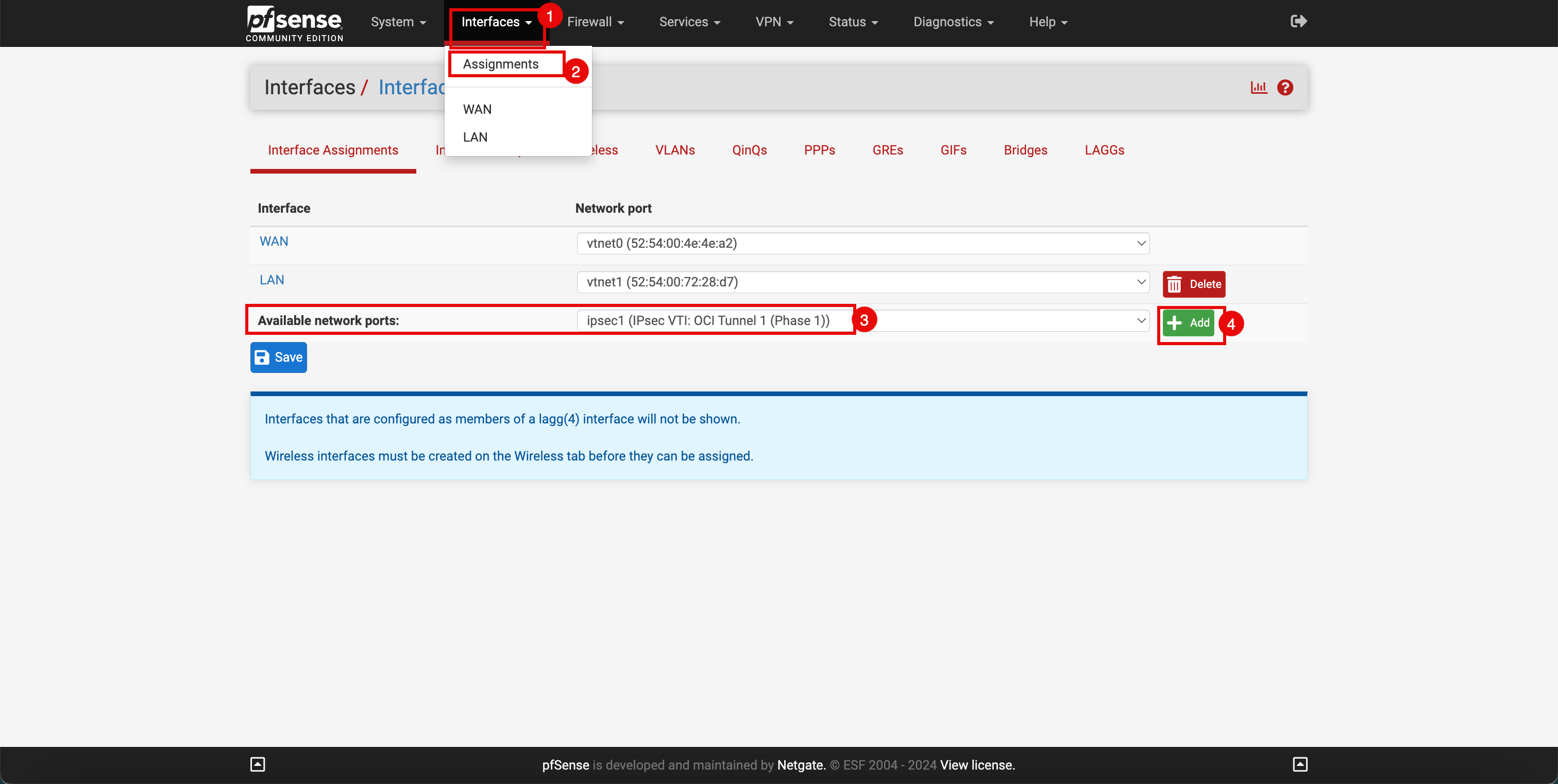

Tâche 5.3 : Activer l'interface de tunnel

-

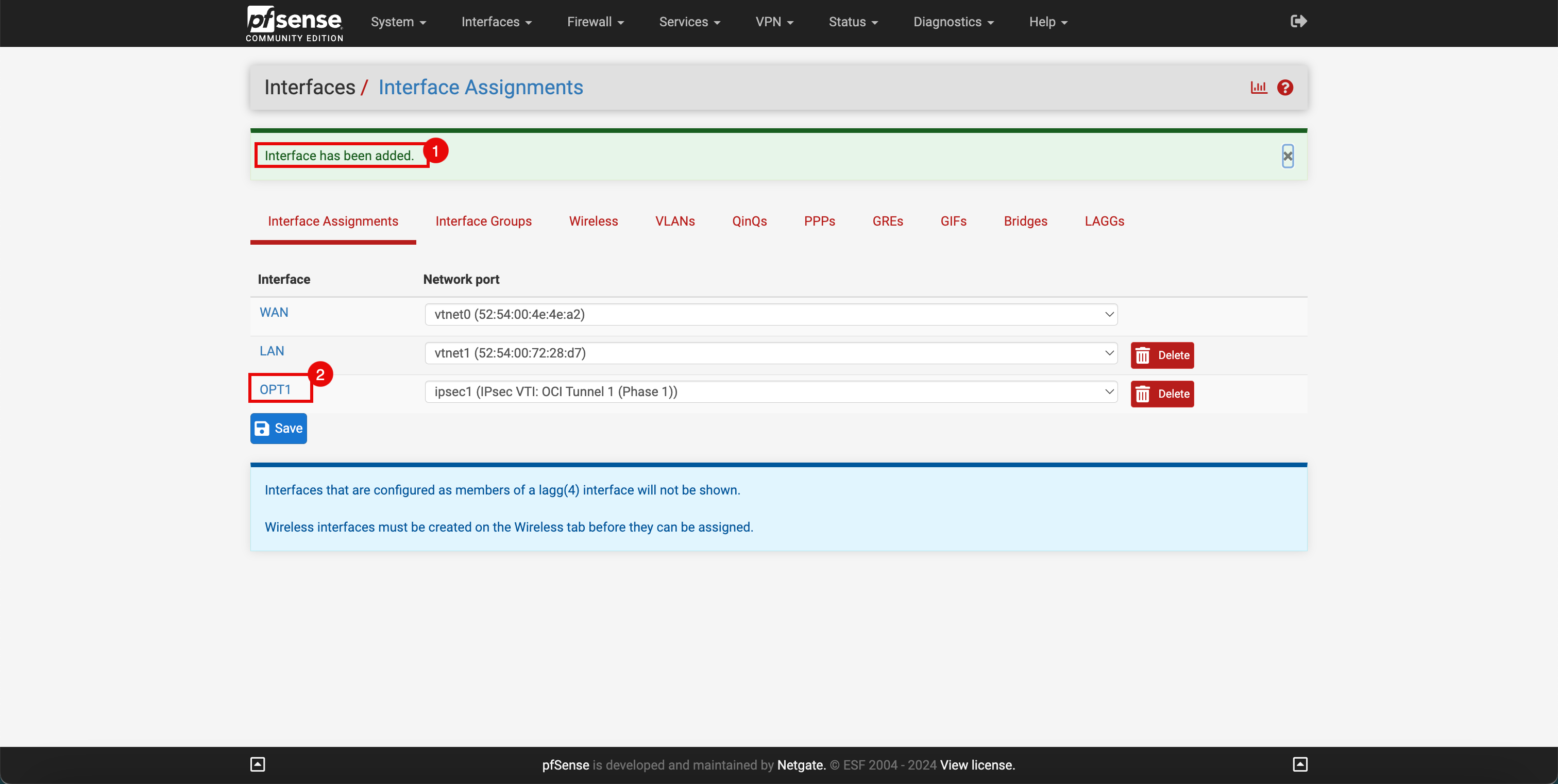

Nous devons activer les interfaces de tunnel côté site. Accédez au portail pfSense.

- Cliquez sur le menu déroulant Interfaces.

- Cliquez sur Affectations.

- Notez qu'une nouvelle interface VTI est disponible.

- Cliquez sur + Ajouter pour ajouter l'interface.

- Notez que l'interface a été ajoutée.

- Cliquez sur l'interface de tunnel ajoutée (

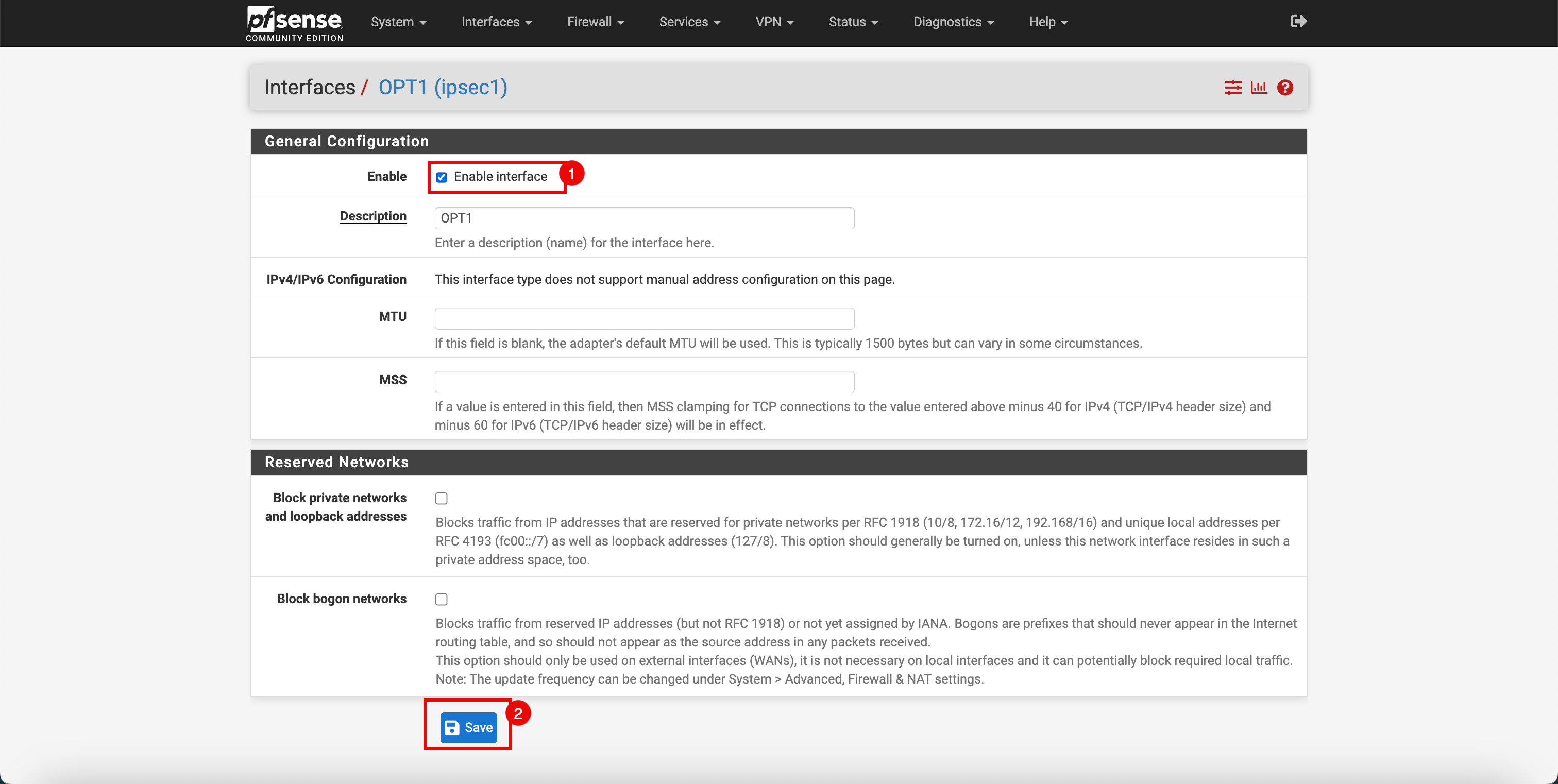

OPT1).

- Sélectionnez Activer l'interface pour activer l'interface.

- Cliquez sur Enregistrer.

Tâche 5.4 : Ouvrir les règles de pare-feu pour IPSec

-

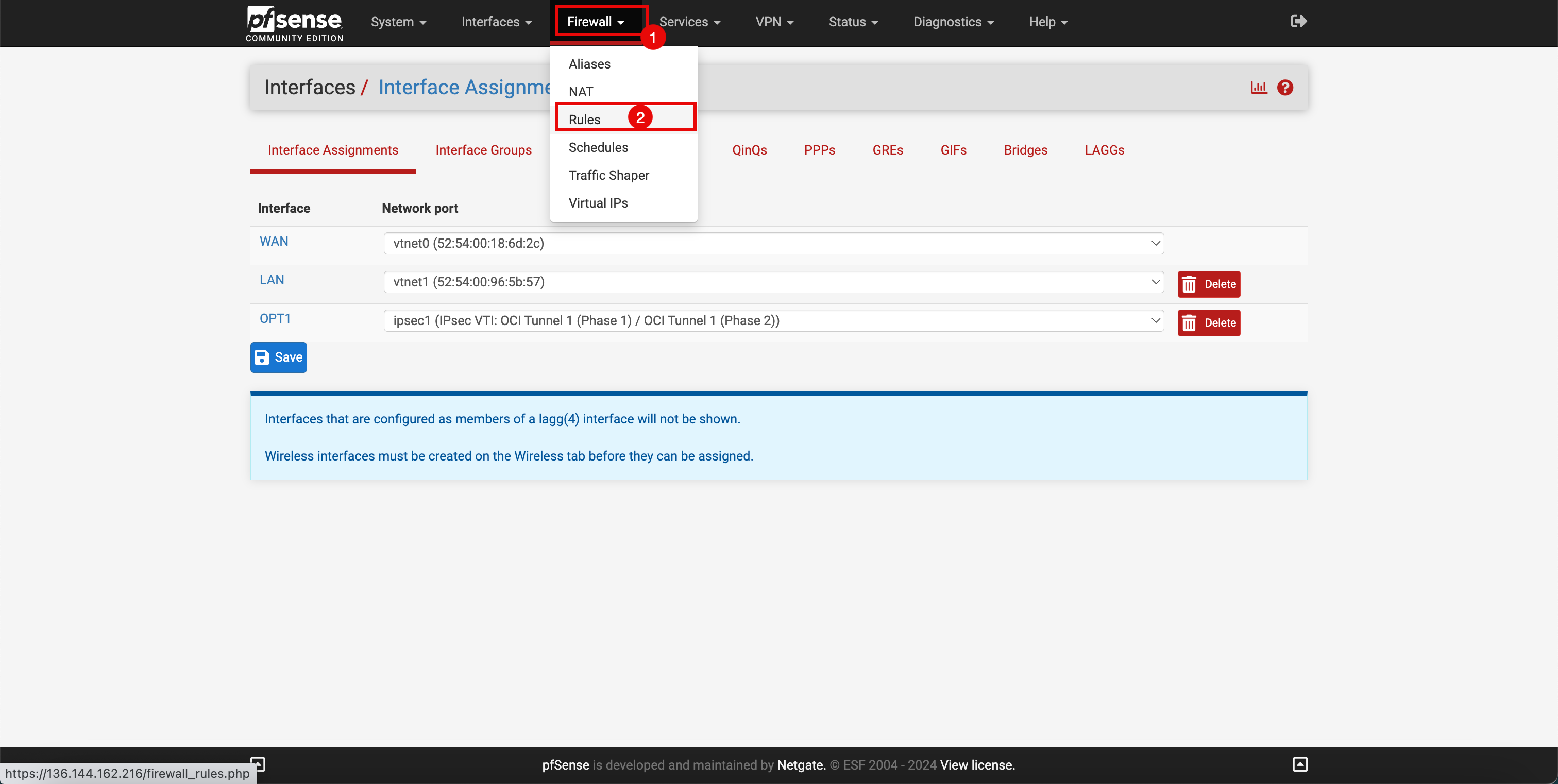

Pour permettre au trafic IPSec de circuler dans le tunnel, nous devons ajouter des règles de pare-feu.

- Cliquez sur le menu déroulant Pare-feu.

- Cliquez sur Règles.

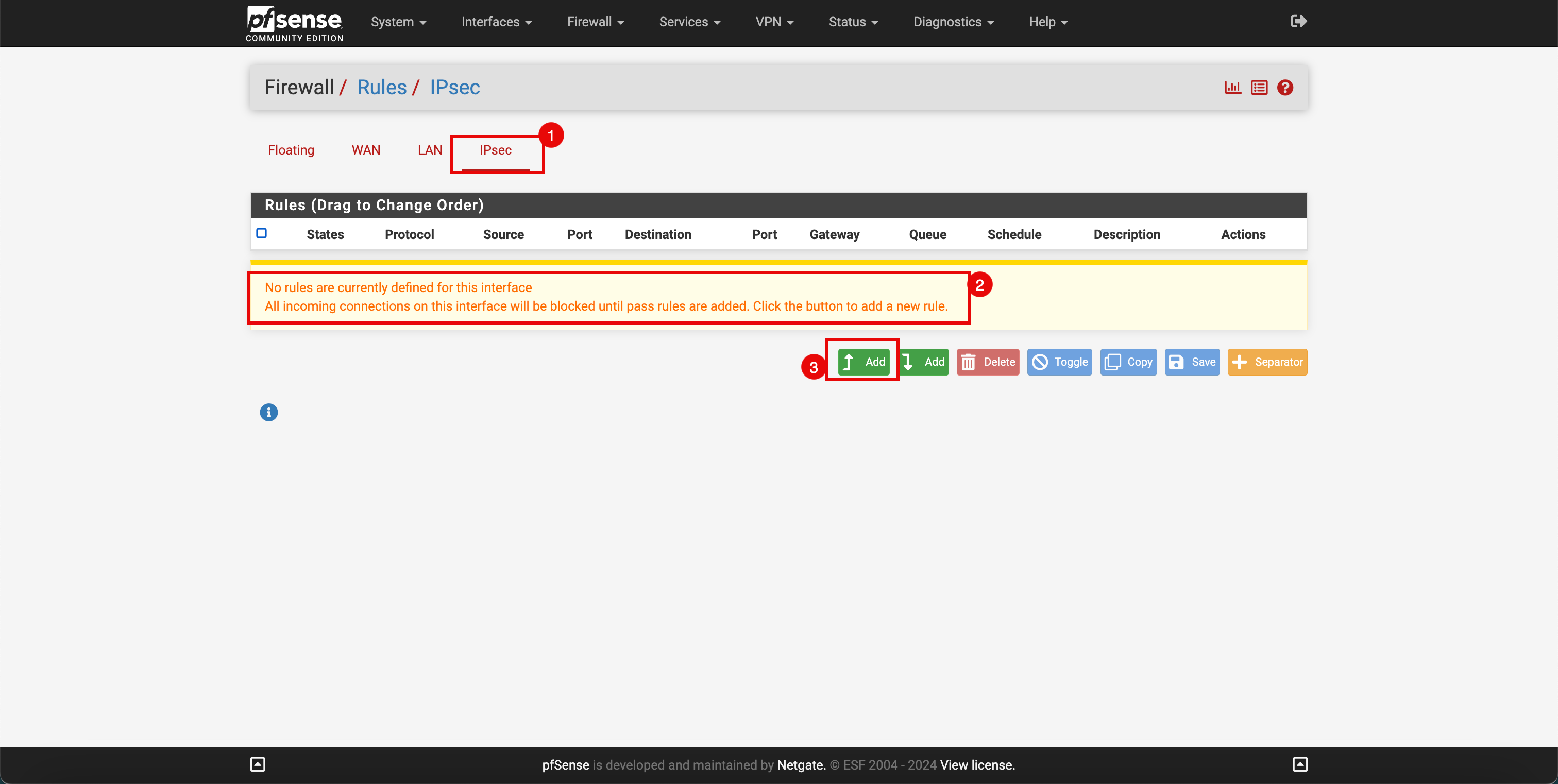

- Cliquez sur IPSec.

- Notez qu'aucune règle de pare-feu n'est liée à IPSec.

- Cliquez sur Add (Ajouter).

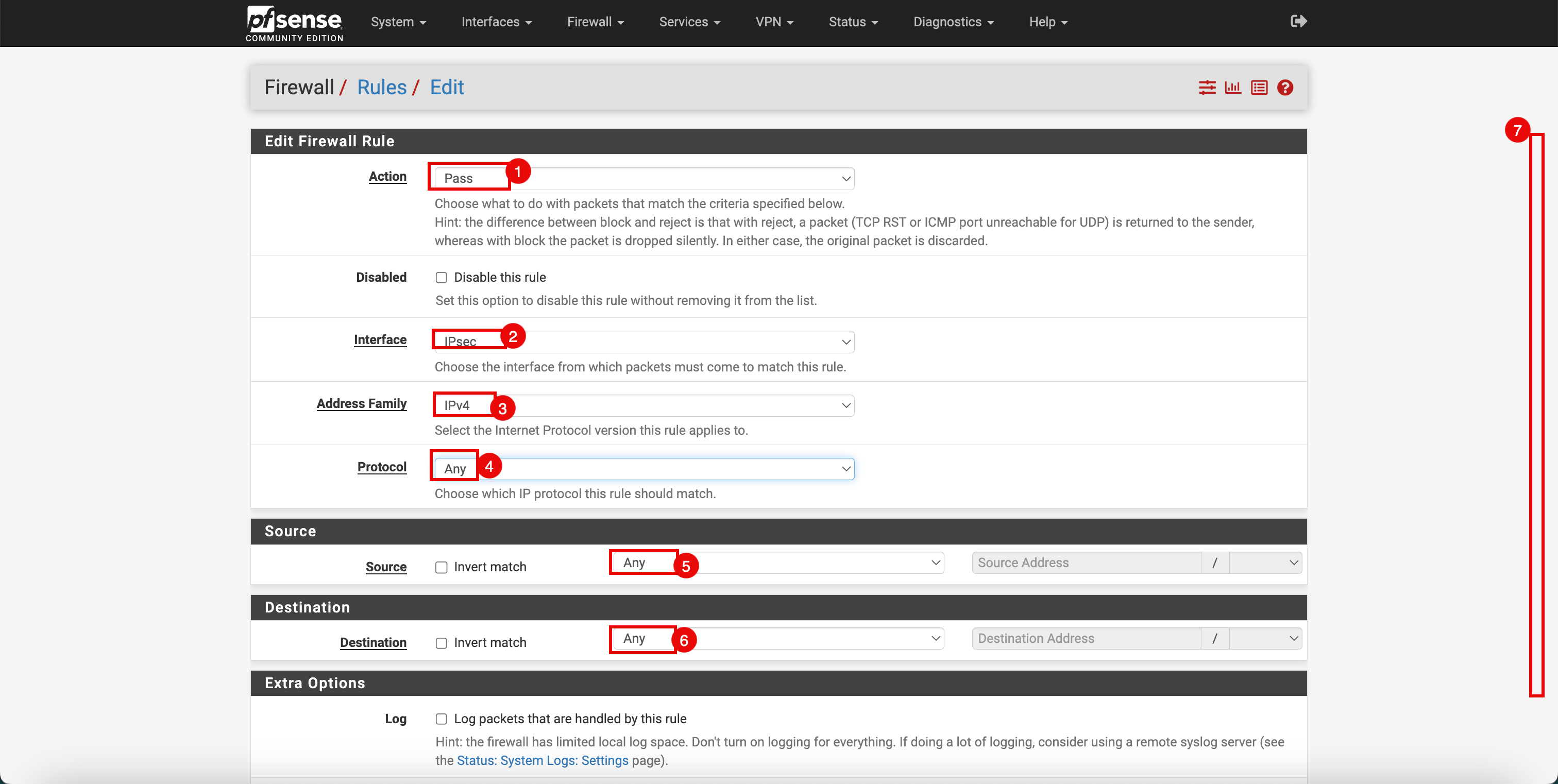

-

Entrez les informations suivantes .

- Action : Sélectionnez Transmettre.

- Interface : Sélectionnez IPSec.

- Famille d'adresses : Sélectionnez IPv4.

- Protocole : Sélectionnez Au choix.

- Source : Sélectionnez Au choix.

- Destination : Sélectionnez Au choix.

- Faire défiler vers le bas.

-

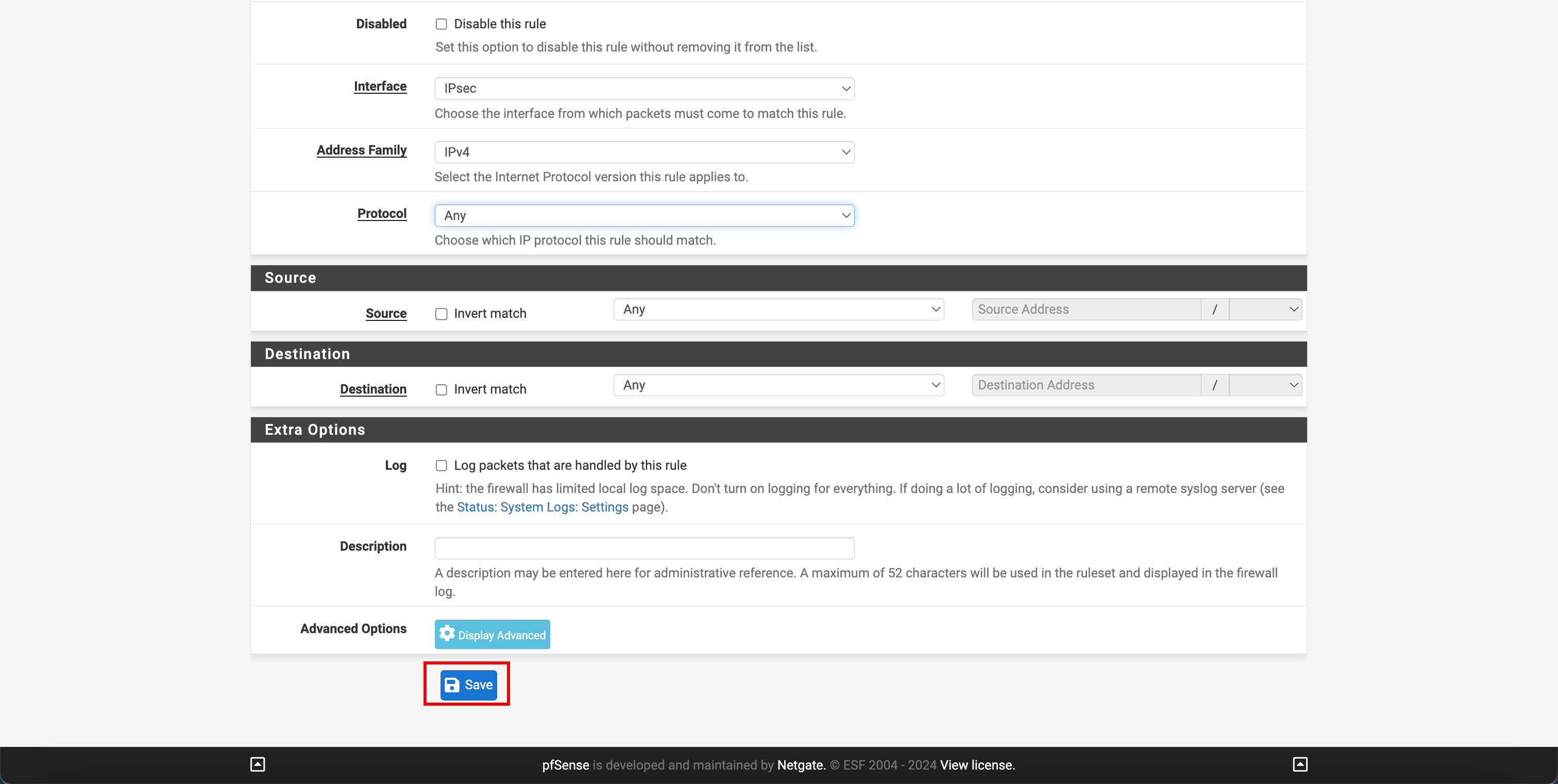

Cliquez sur Enregistrer.

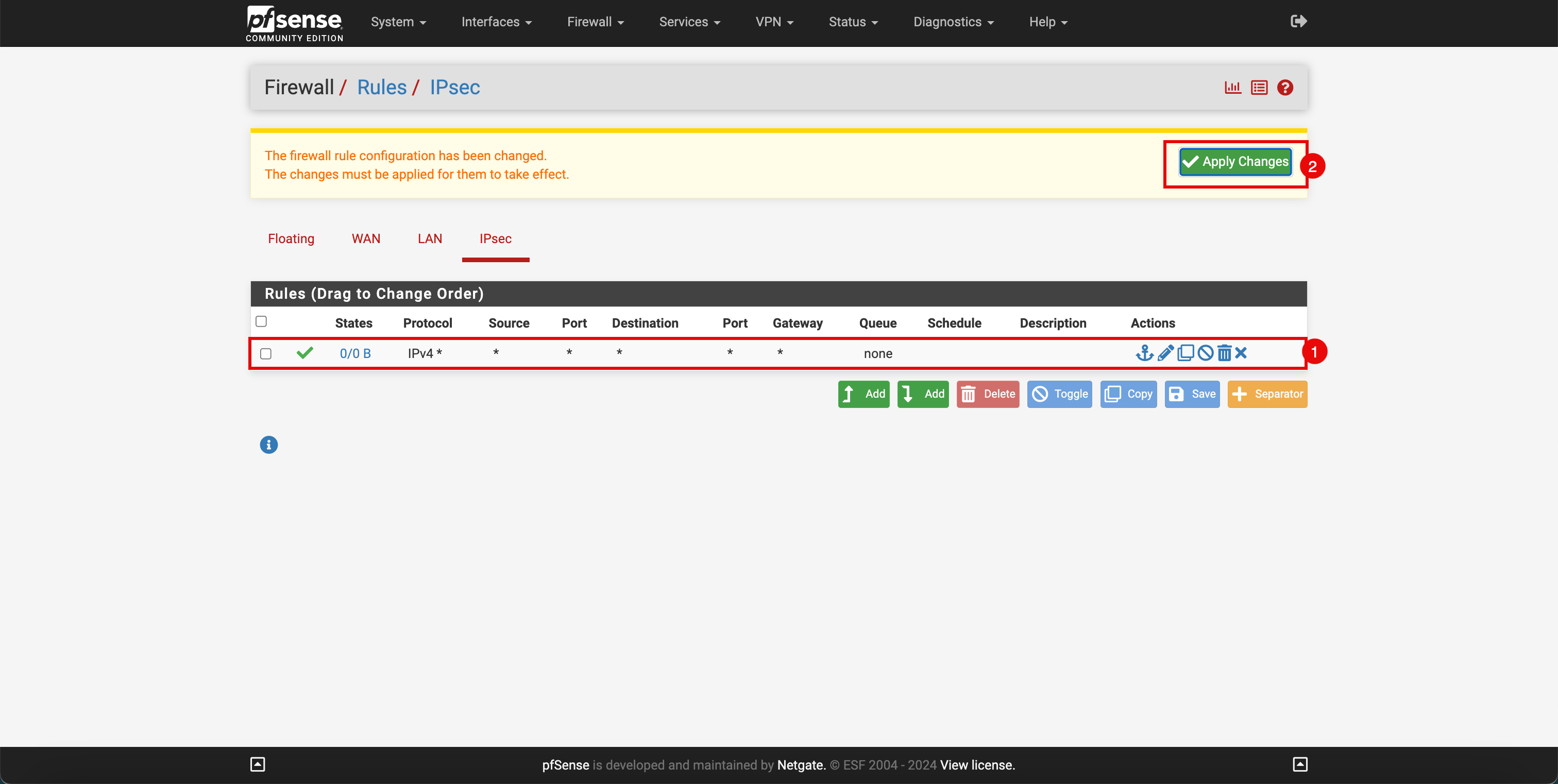

- Notez que la nouvelle règle est en place.

- Cliquez sur Appliquer les modifications pour valider les modifications.

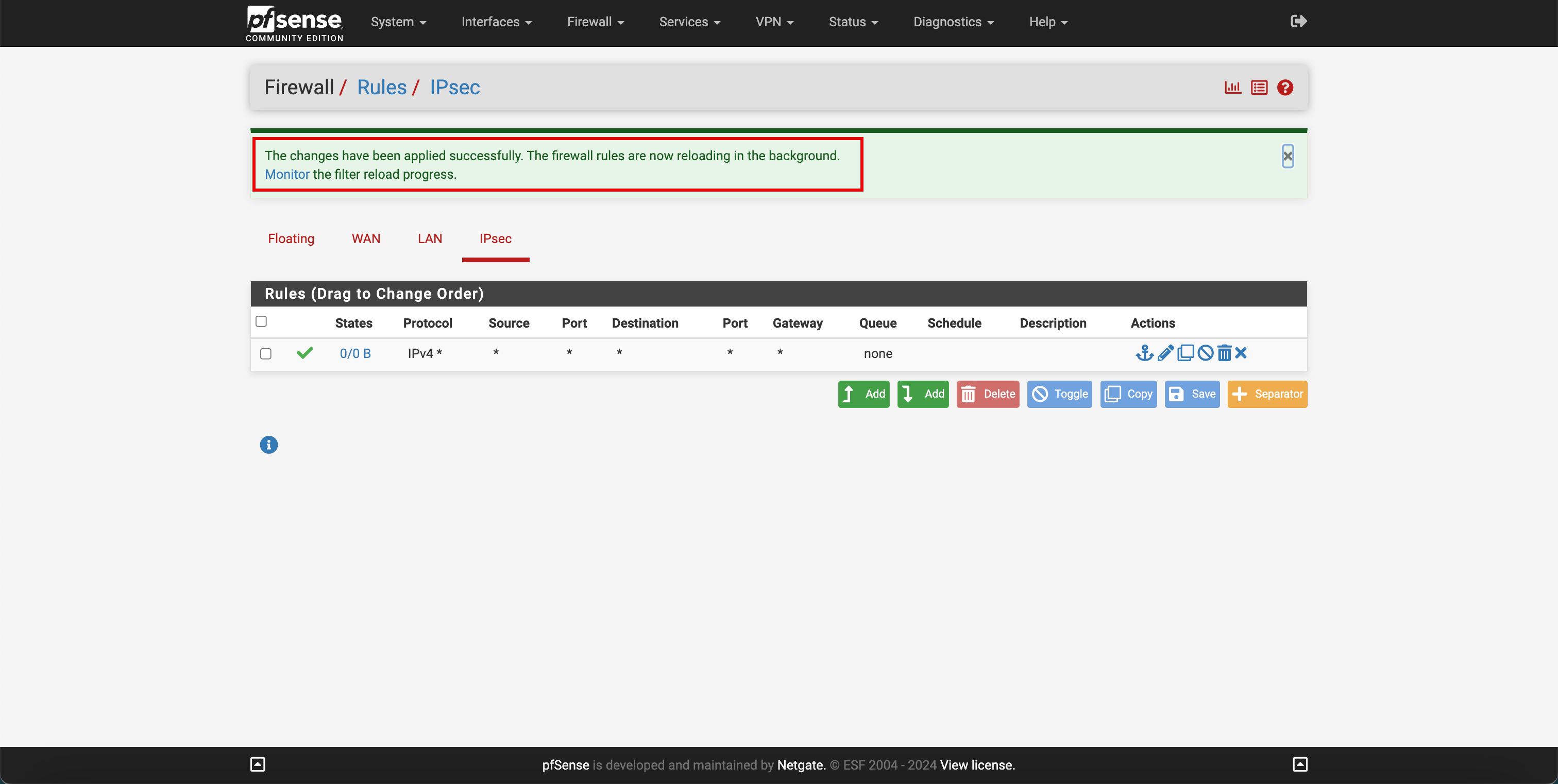

-

Notez que les modifications ont été appliquées avec succès.

Tâche 5.5 : Configurer le routage IPSec

Dans cette tâche, nous configurerons le routage afin que le pare-feu pfSense sache comment atteindre le réseau OCI au moyen du tunnel IPSec et de l'interface OPT1.

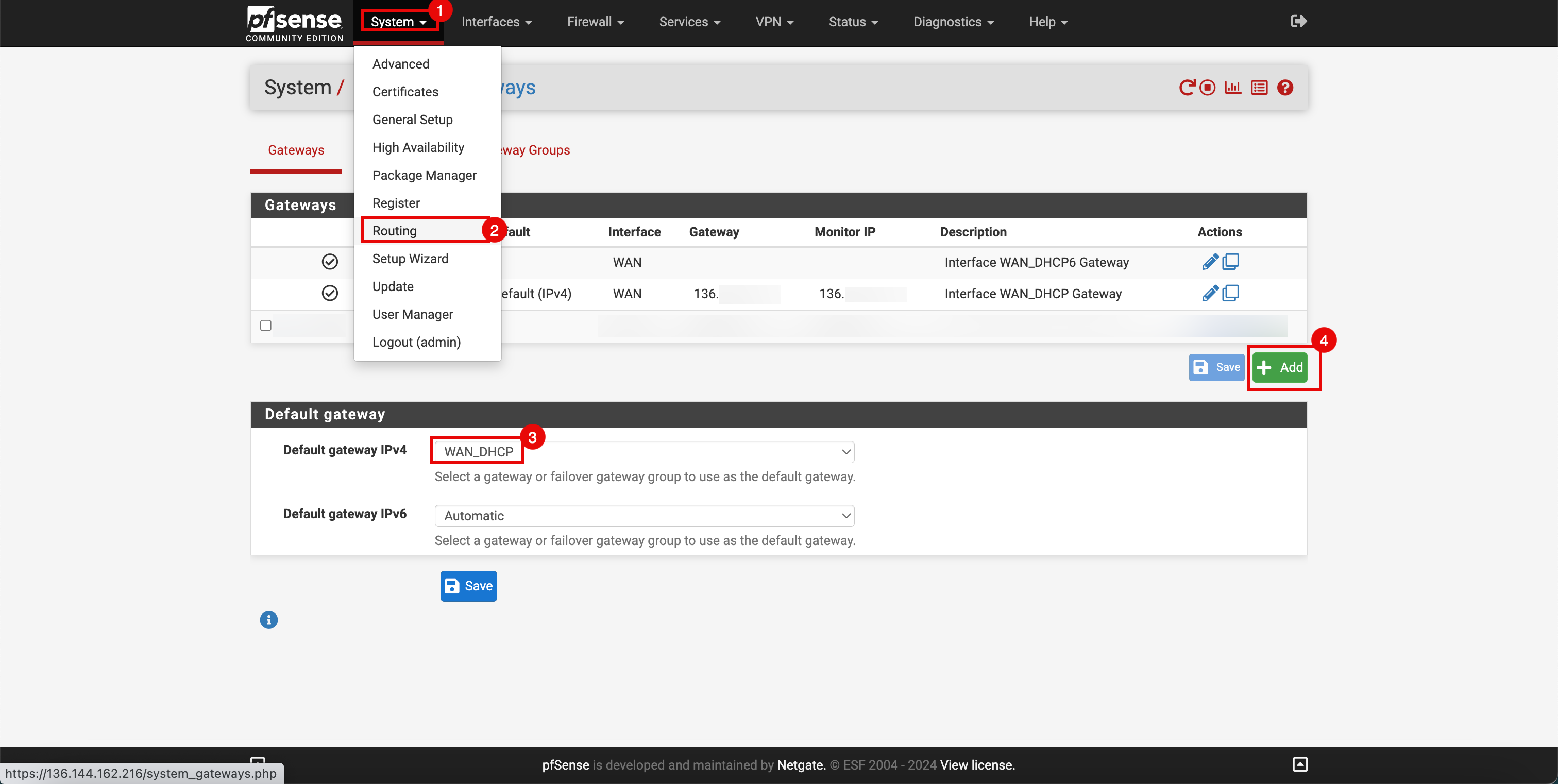

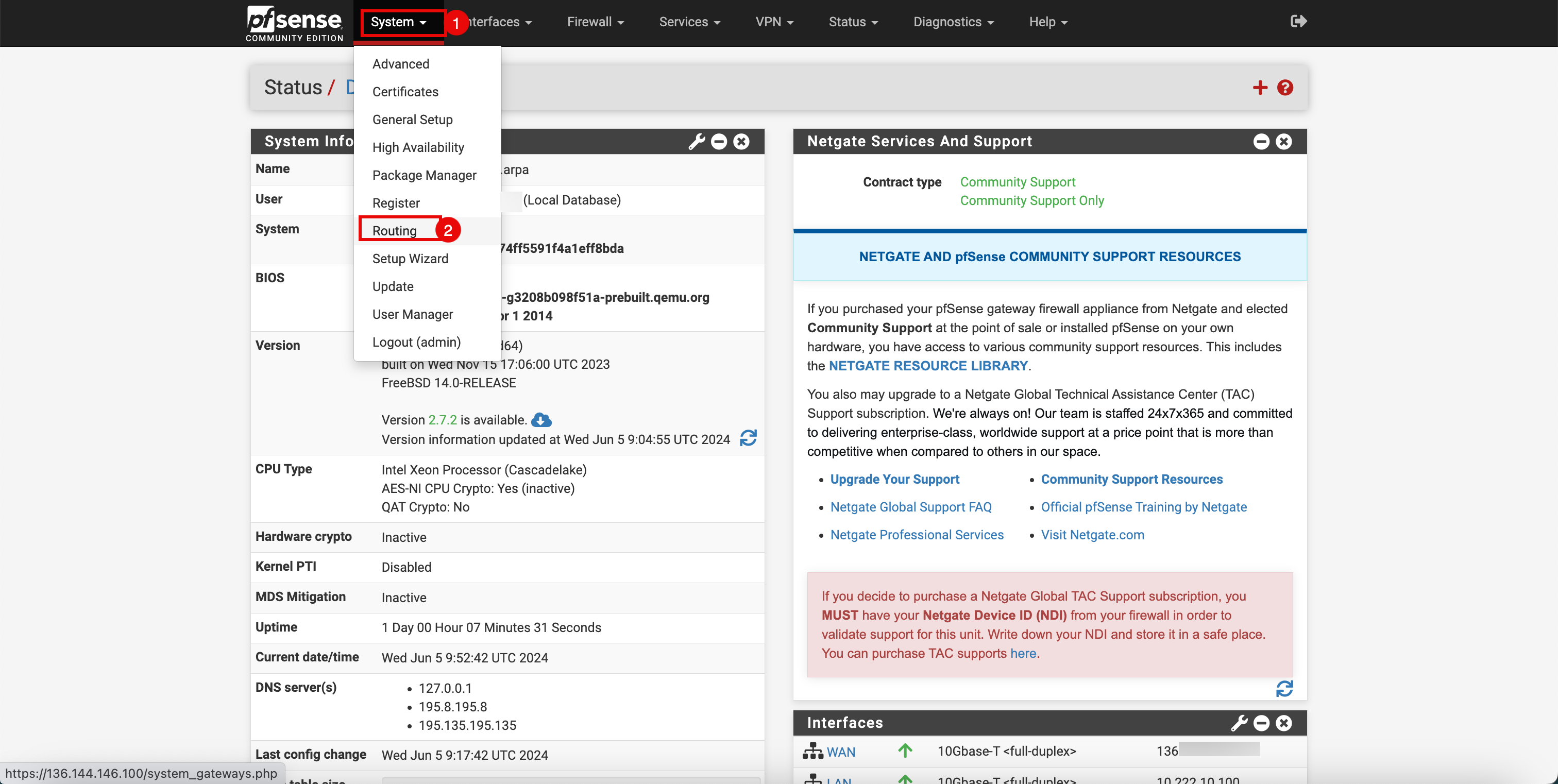

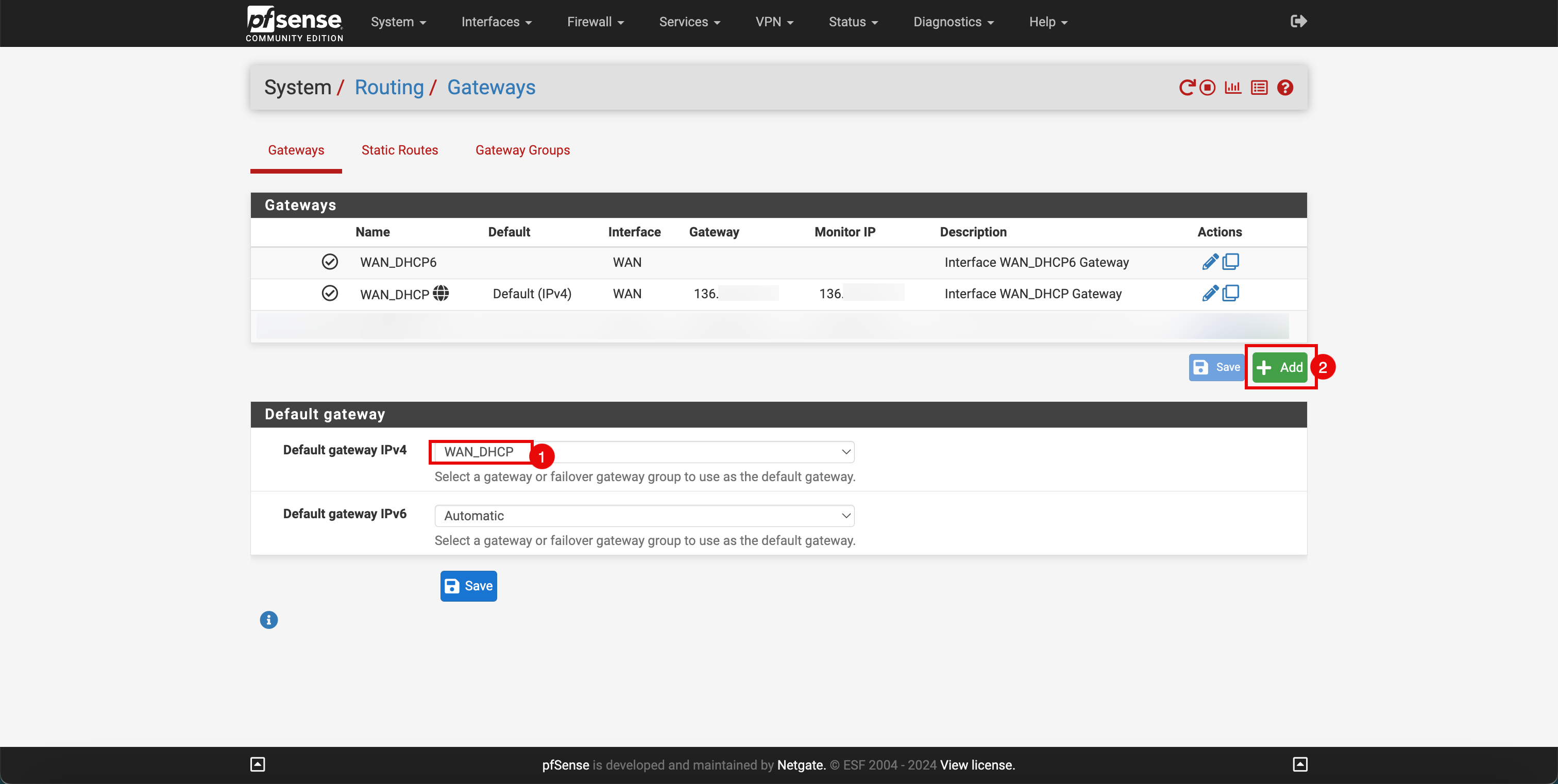

-

Accédez au portail pfSense.

- Cliquez sur le menu déroulant Système.

- Cliquez sur Gamme d'opérations.

- Dans Passerelle par défaut IPv4, sélectionnez

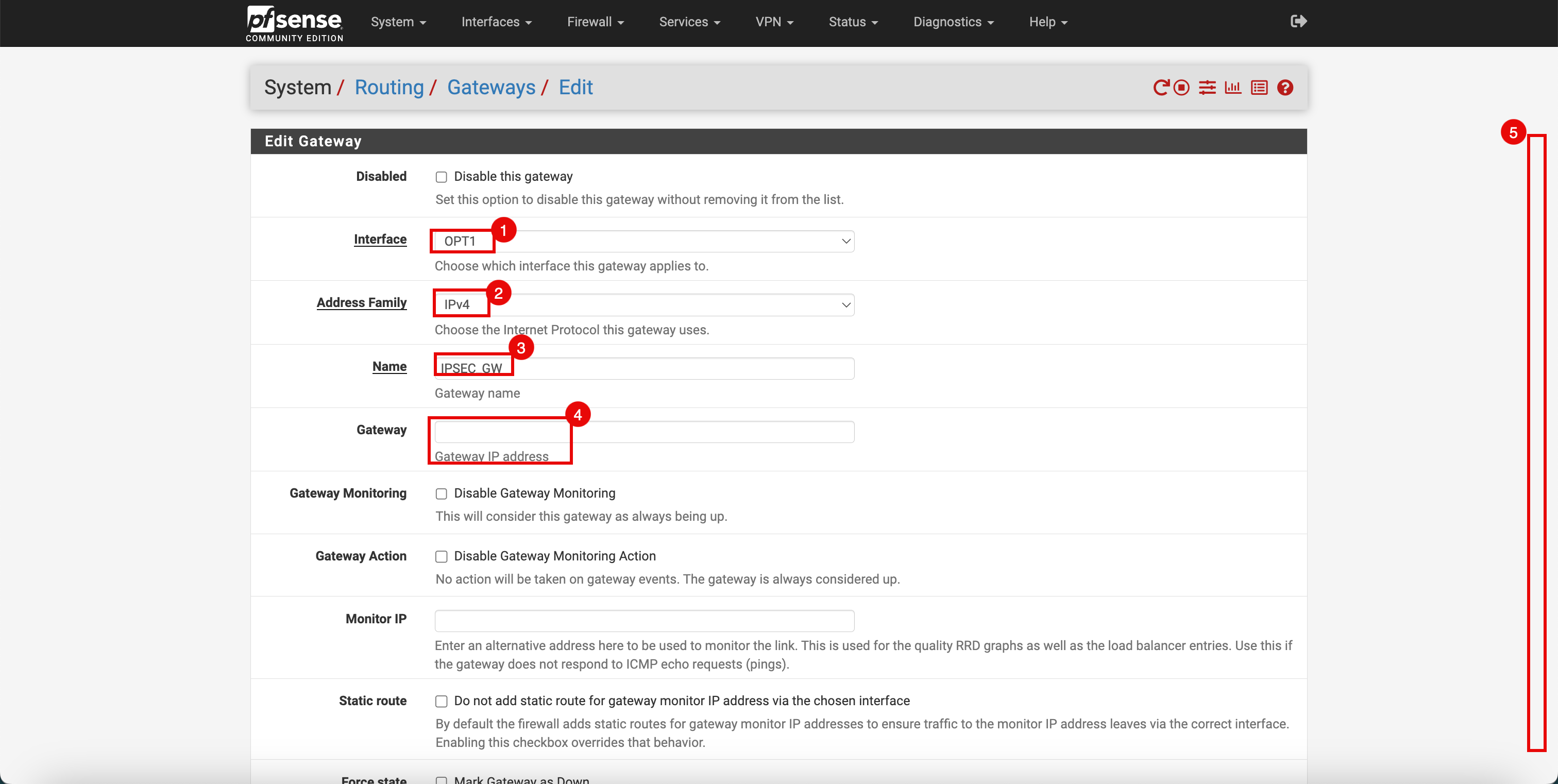

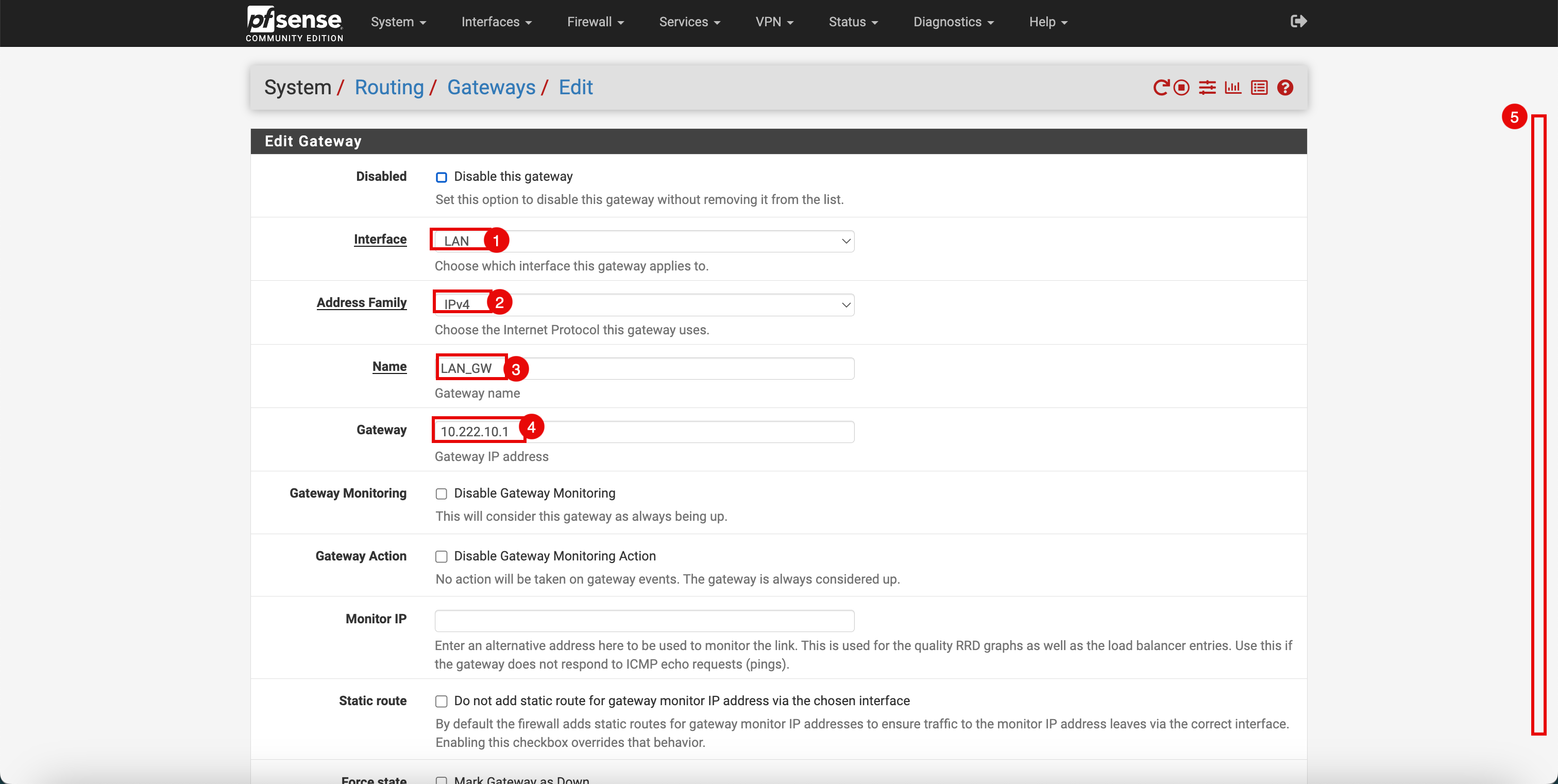

WAN_DHCPou votre passerelle par défaut à utiliser comme première priorité. - Cliquez sur + Ajouter pour ajouter une nouvelle passerelle.

- Dans Interface, sélectionnez

OPT1(interface de tunnel). - Dans Famille d'adresses, sélectionnez

IPv4. - Entrez un nom.

- Dans la passerelle, ne spécifiez aucune adresse IP, laissez vide.

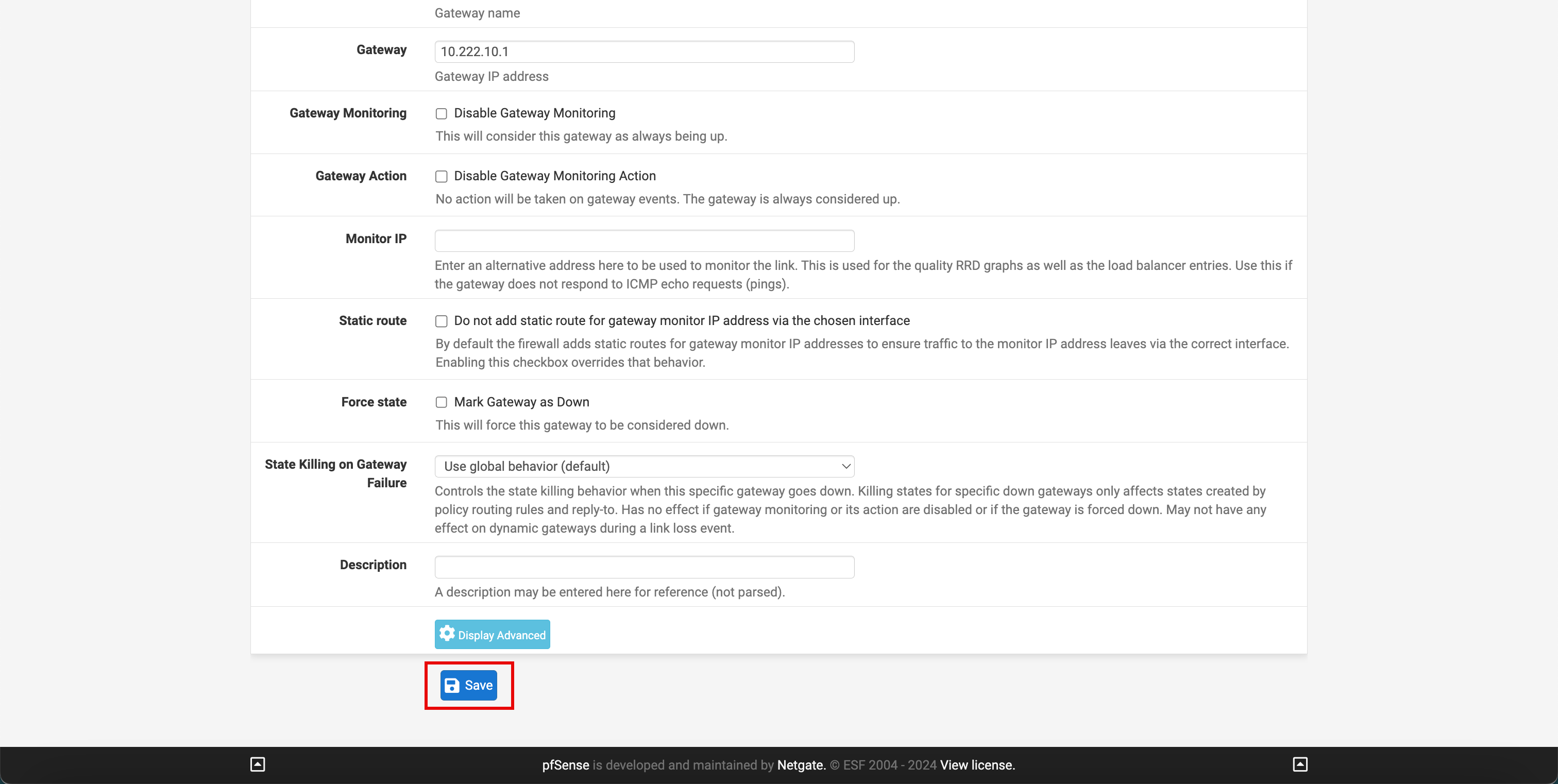

- Faire défiler vers le bas.

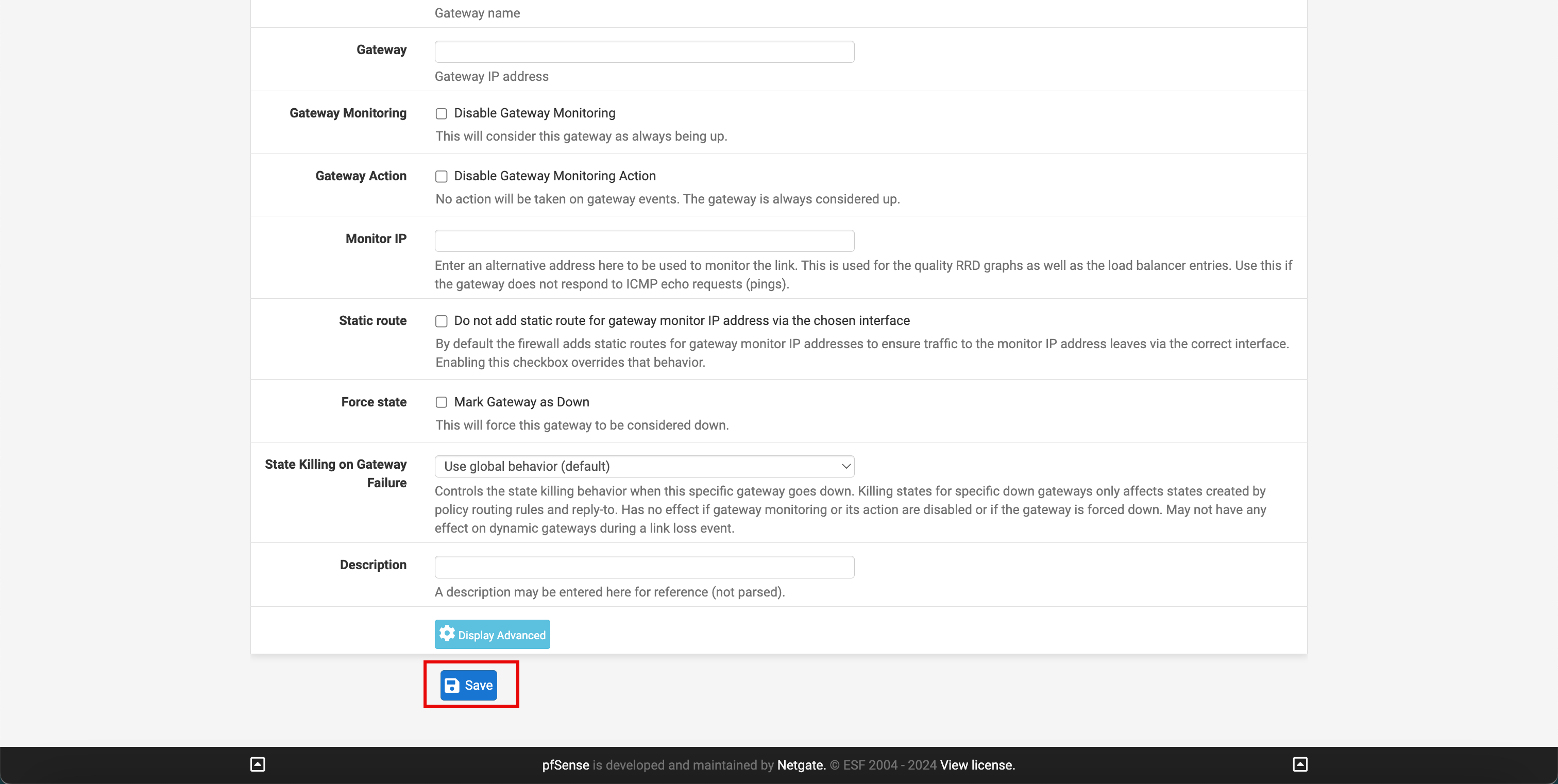

-

Cliquez sur Enregistrer.

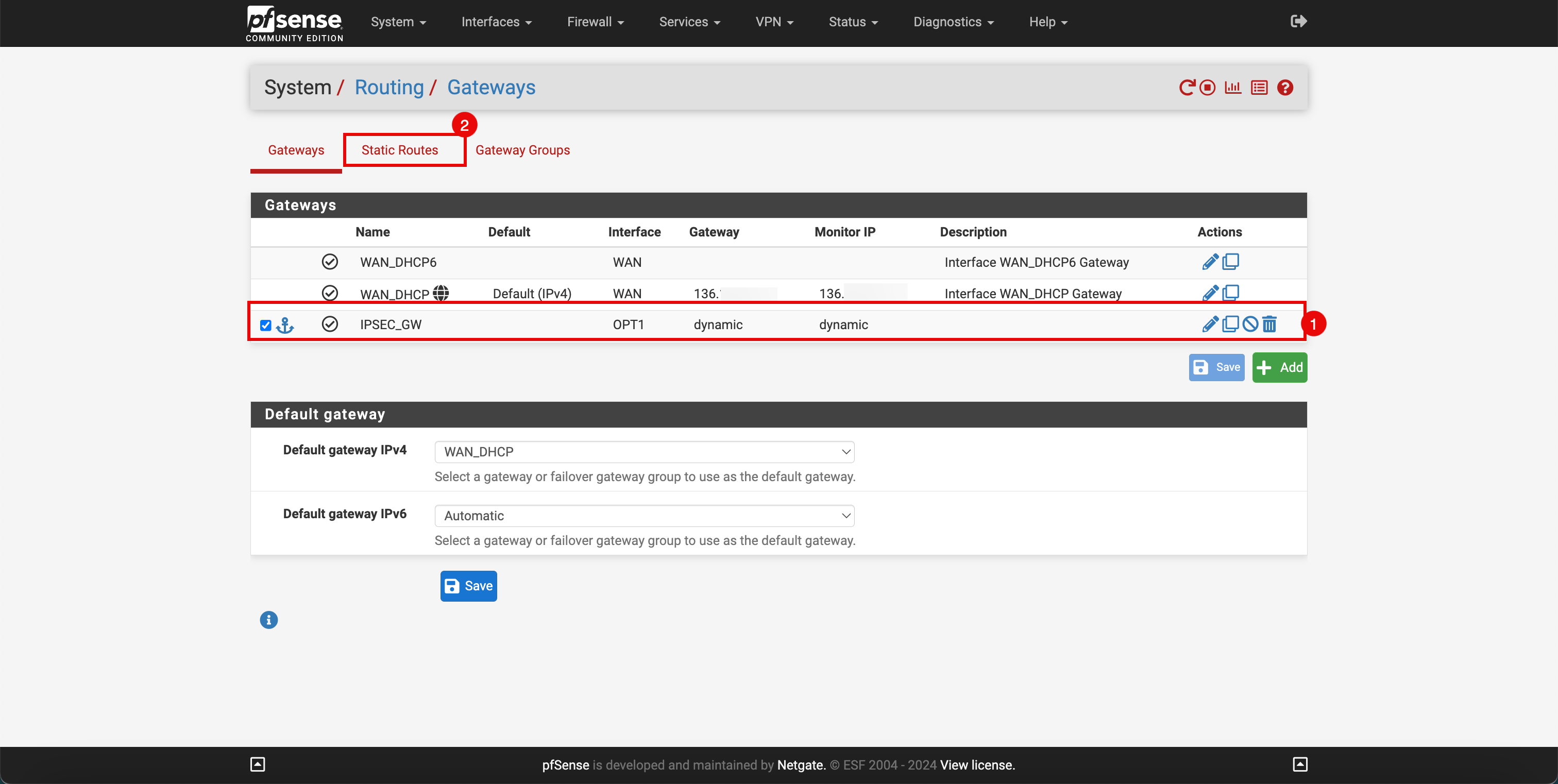

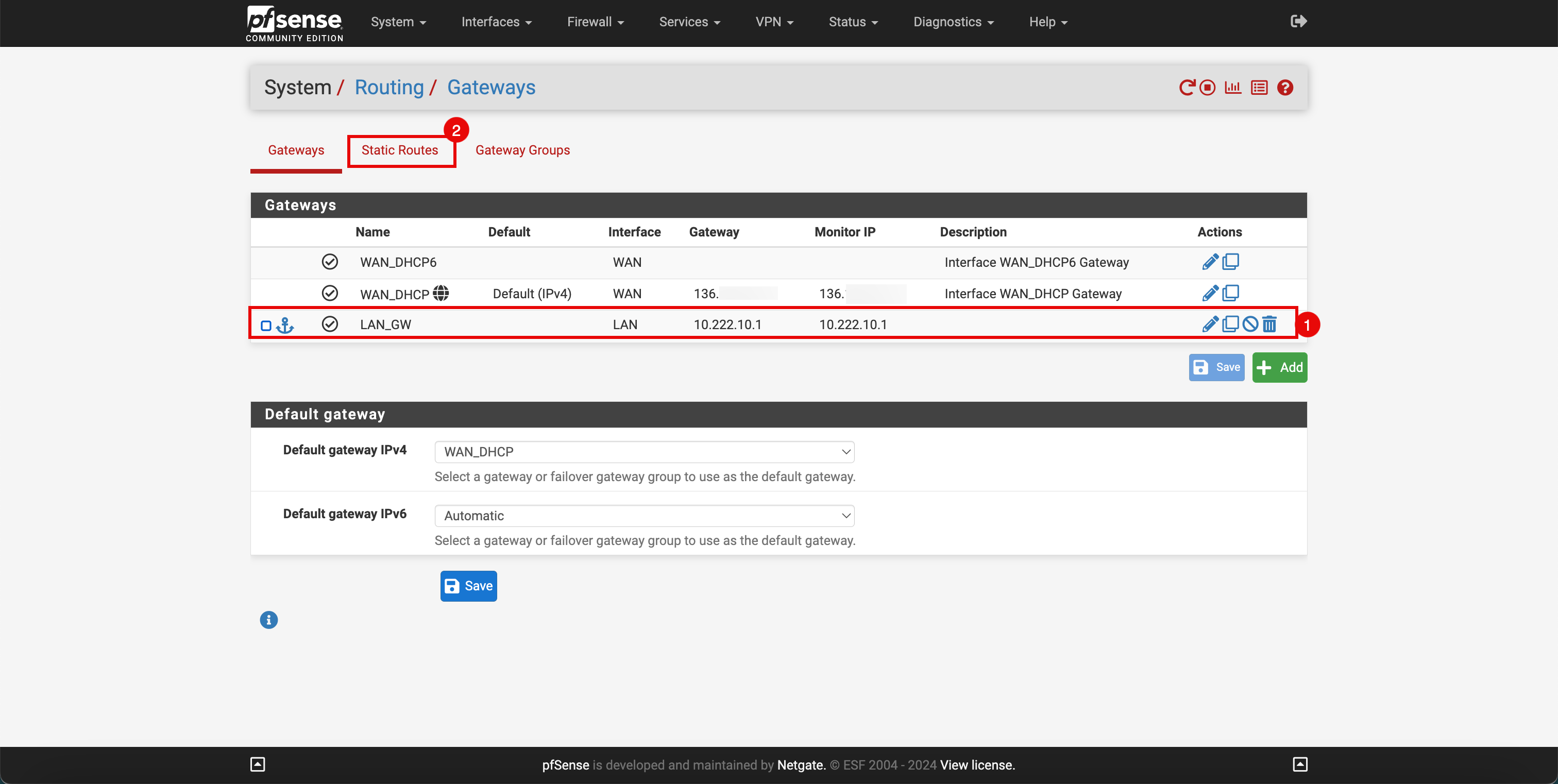

- Notez qu'une nouvelle passerelle a été ajoutée pour notre tunnel IPSec.

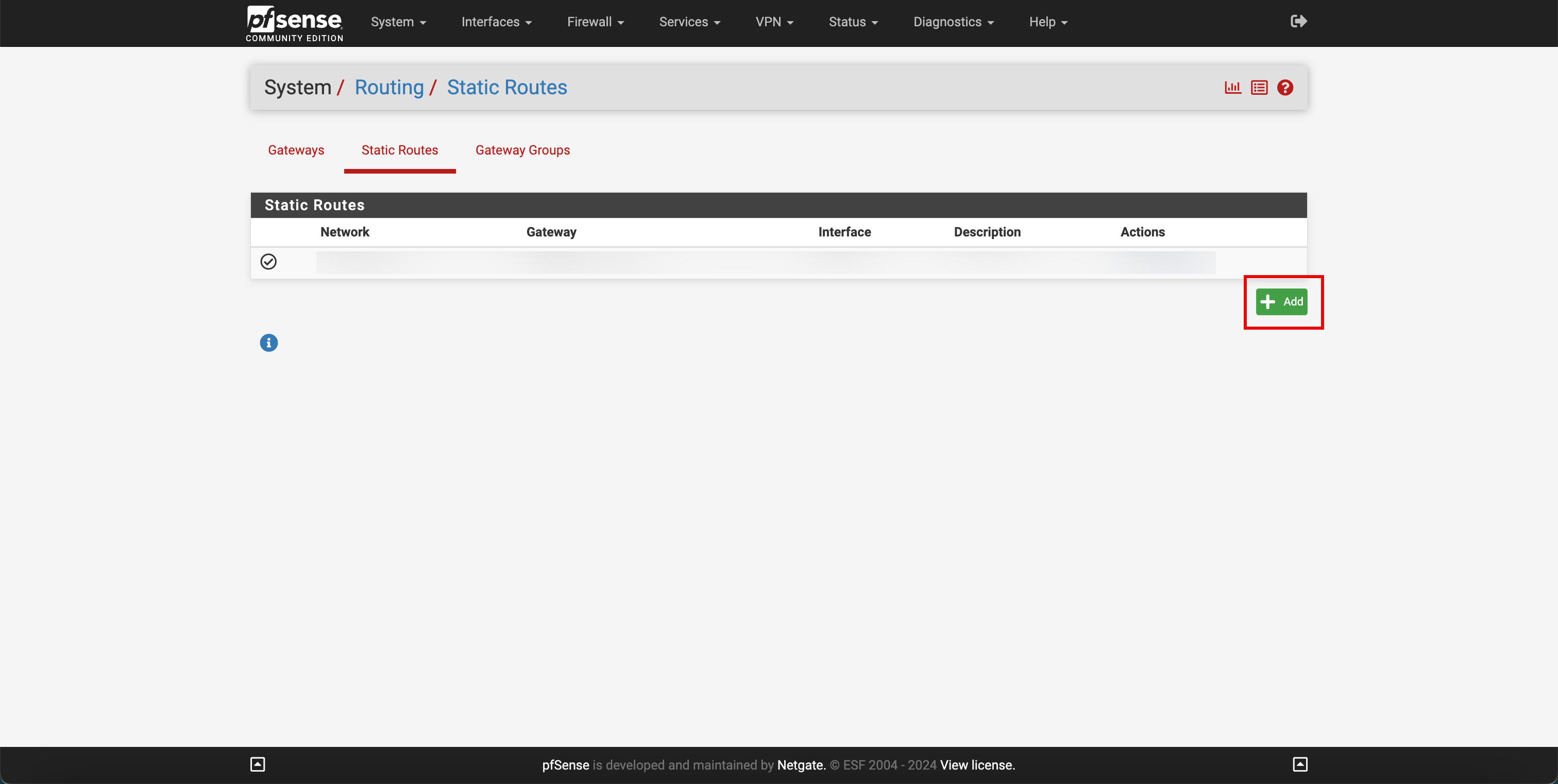

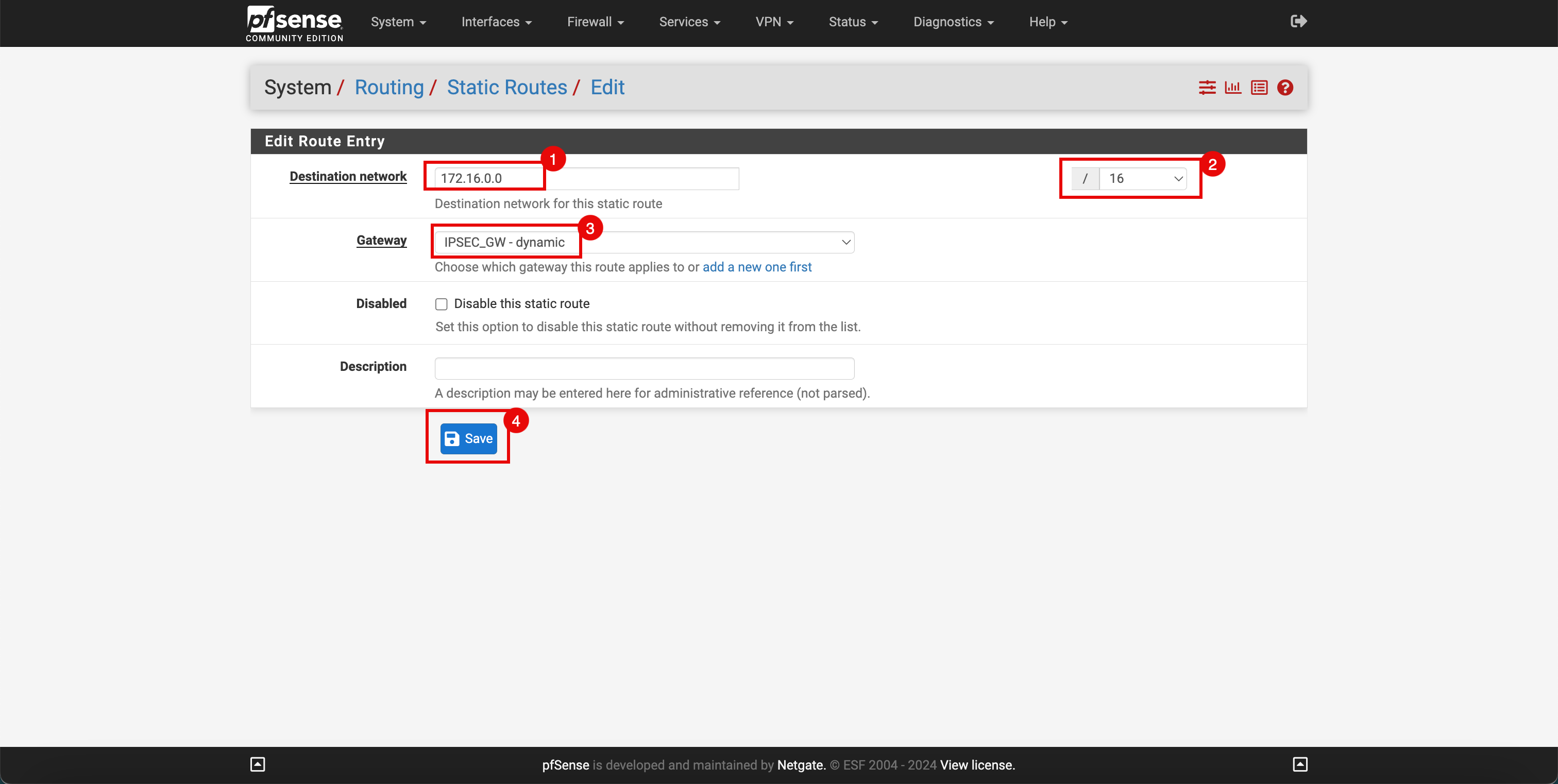

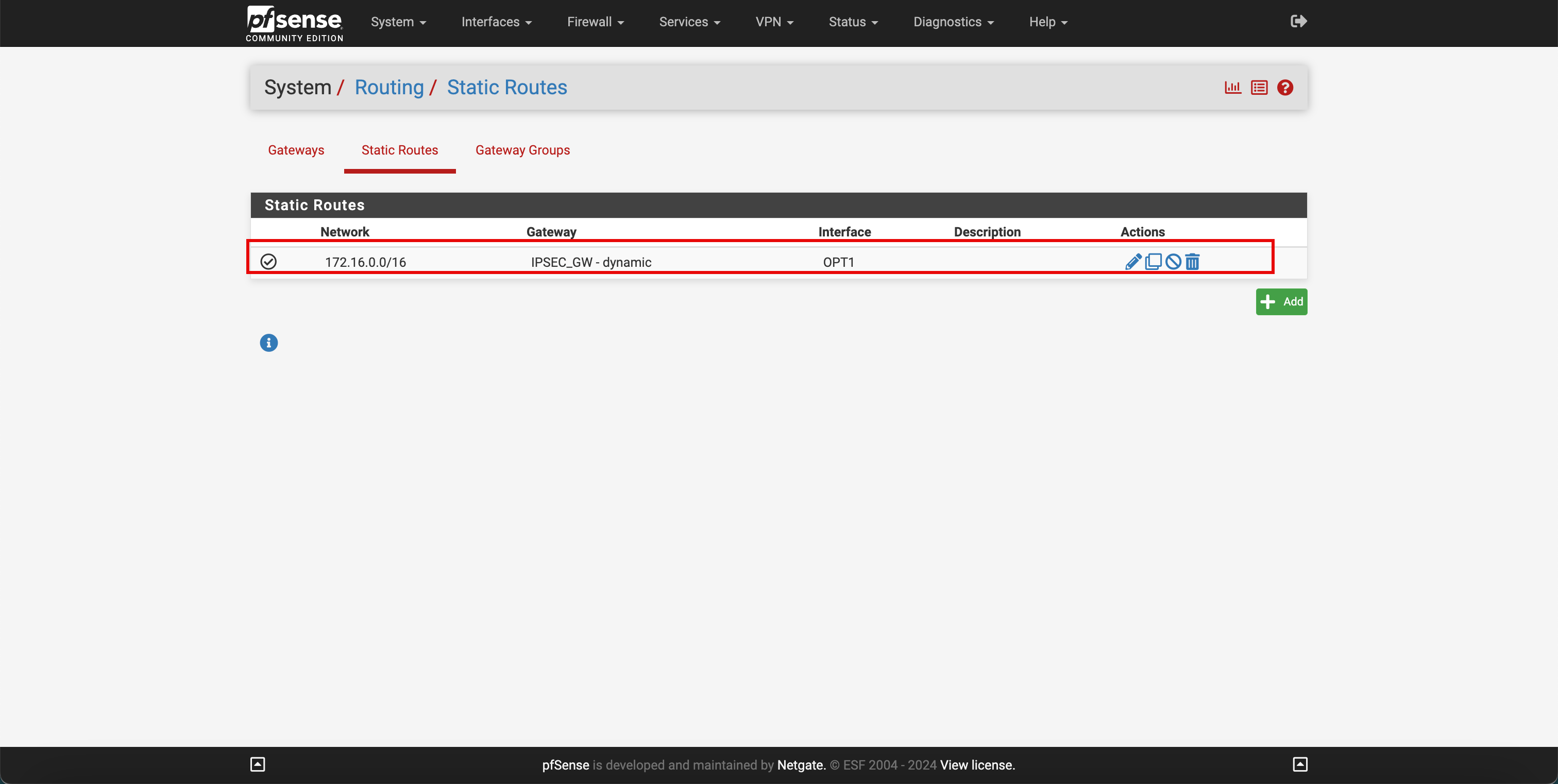

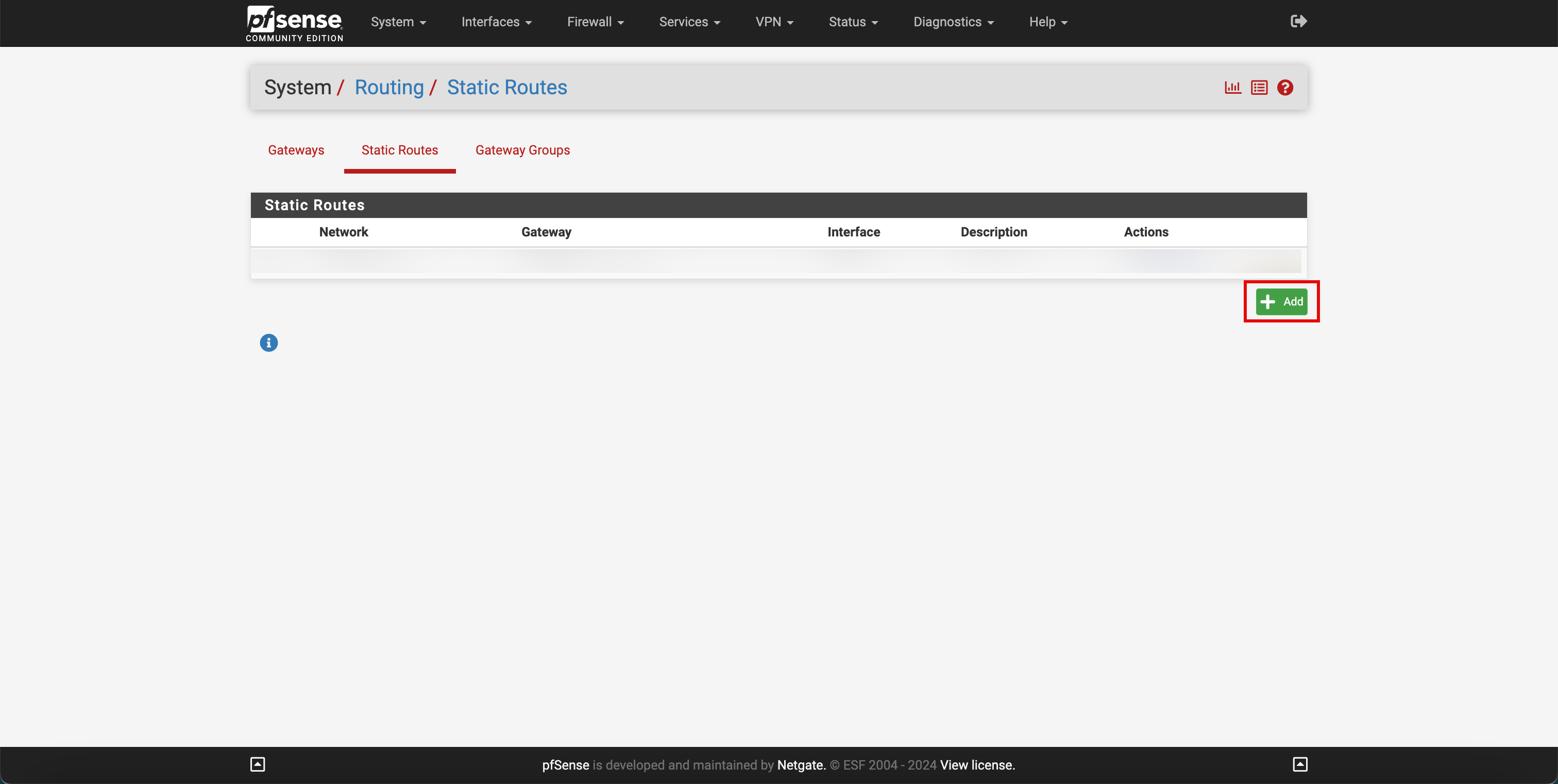

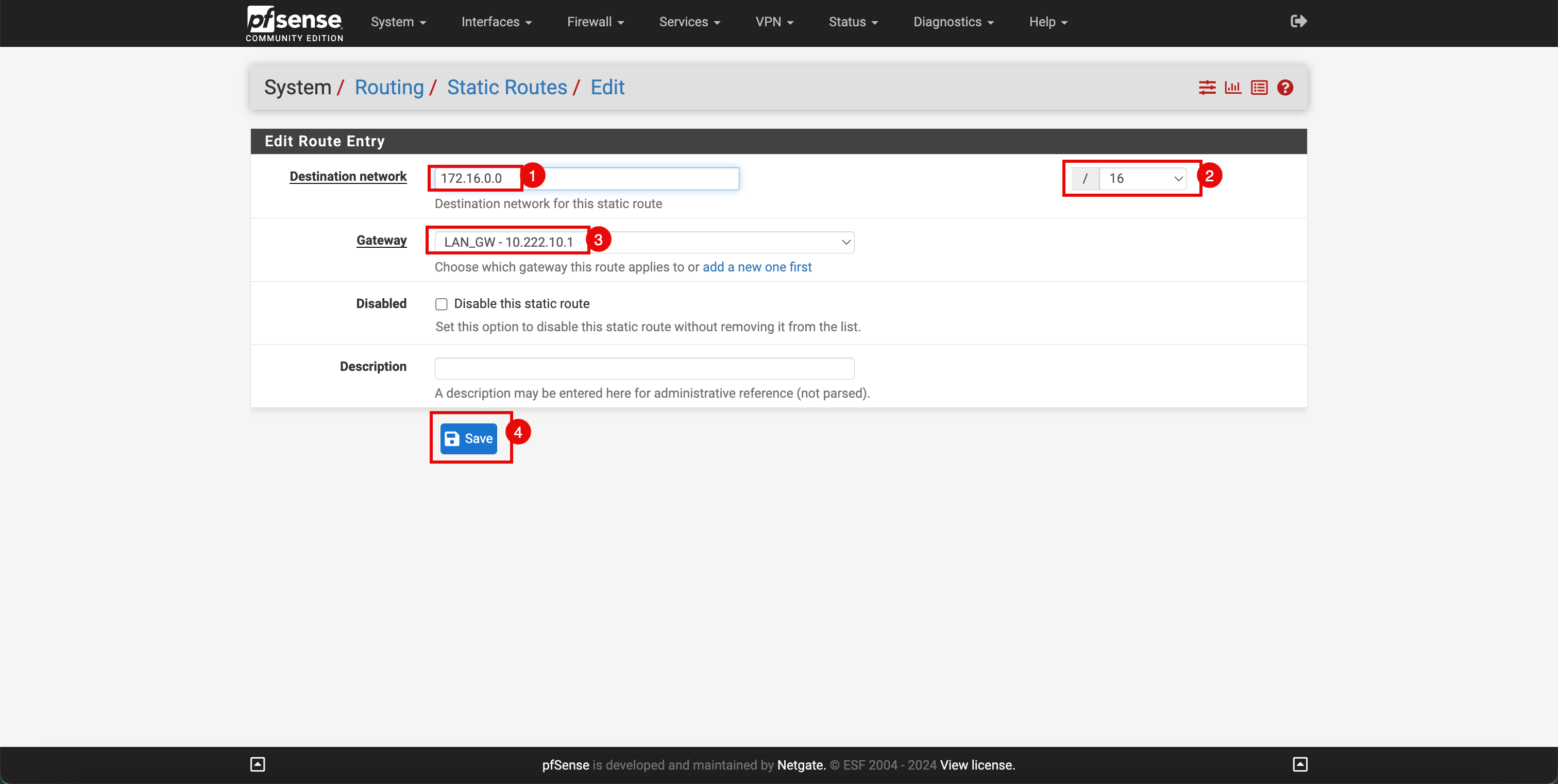

- Cliquez sur Routages statiques.

-

Cliquez sur + Ajouter pour ajouter un nouveau routage statique.

- Entrez le réseau de destination des réseaux OCI.

- Sélectionnez le sous-réseau de destination des réseaux OCI.

- Sélectionnez la passerelle créée ci-dessus.

- Cliquez sur Enregistrer.

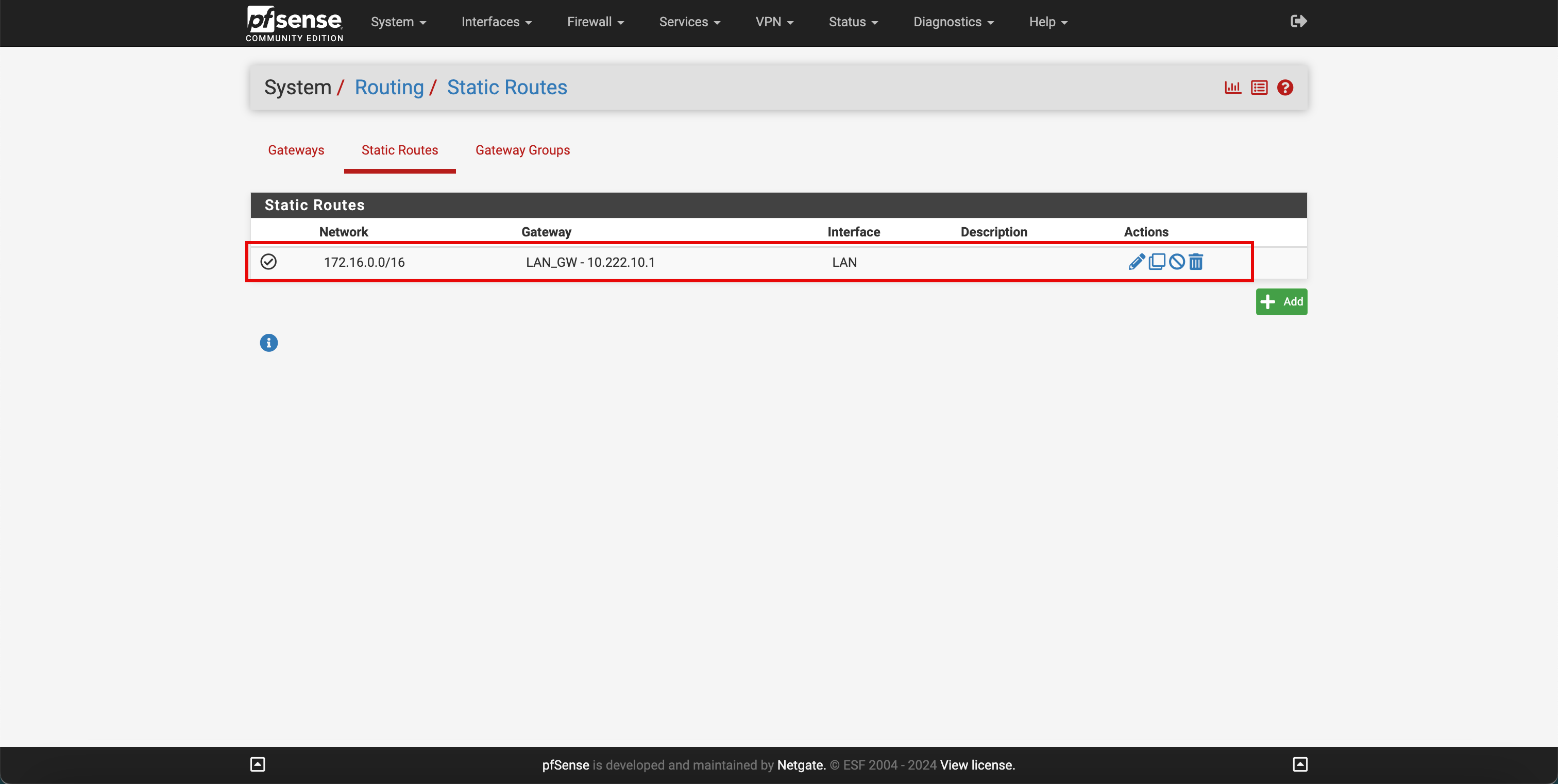

-

Notez qu'une nouvelle route statique est ajoutée pour acheminer le trafic destiné aux réseaux OCI à l'aide de l'interface de tunnel.

Tâche 6 : Configurer le routage sur place

Le routage fonctionne sur pfSense, c'est-à-dire le point d'extrémité RPV IPSec. Nous devons nous assurer que le reste du réseau sur place sait comment atteindre les réseaux OCI. Nous devons donc acheminer tout le trafic destiné à OCI vers le point d'extrémité RPV pfSense.

Configurer le routage sur le client de calcul sur place de test

Nous utilisons une instance pfSense pour simuler le réseau sur place.

Note : Il s'agit d'une instance différente de celle sur laquelle nous venons de configurer le tunnel IPSec.

-

Accédez au portail PfSense.

- Cliquez sur le menu déroulant Système.

- Cliquez sur Gamme d'opérations.

- Sélectionnez

WAN_DHCPou votre passerelle par défaut qui sera utilisée comme première priorité. - Cliquez sur + Ajouter pour ajouter une nouvelle passerelle.

- Dans Interface, sélectionnez

LAN. - Dans Famille d'adresses, sélectionnez

IPv4. - Entrez un nom.

- Entrez l'adresse IP du réseau local de l'autre instance pfSense, celle qui met fin au tunnel IPSec.

- Faire défiler vers le bas.

-

Cliquez sur Enregistrer.

- Notez qu'une nouvelle passerelle est ajoutée pour notre autre instance pfSense.

- Cliquez sur Routages statiques.

-

Cliquez sur + Ajouter pour ajouter un nouveau routage statique.

- Sélectionnez Réseau de destination des réseaux OCI.

- Sélectionnez le sous-réseau de destination des réseaux OCI.

- Sélectionnez la passerelle créée ci-dessus.

- Cliquez sur Enregistrer.

-

Notez qu'une nouvelle route statique est ajoutée pour acheminer le trafic destiné aux réseaux OCI à l'aide de l'autre instance pfSense.

Tâche 7 : Vérifier la connectivité

Nous avons configuré le RPV, ajouté les règles de pare-feu appropriées et configuré un routage, et testons maintenant la connectivité.

Tâche 7.1 : Effectuer une commande ping sur place vers le VCN satellite A

-

En raison de la configuration de l'acheminement :

- Le trafic sera envoyé à l'instance de RPV pfSense (sur place).

- Le trafic est envoyé par le tunnel RPV IPSec à la passerelle DRG.

- La passerelle DRG achemine ensuite le trafic vers le pare-feu OCI pfSense.

- Le pare-feu OCI pfSense autorise ou refuse le trafic en fonction des règles de pare-feu configurées.

- Lorsque le trafic ICMP est accepté, il achemine le trafic vers l'instance satellite.

-

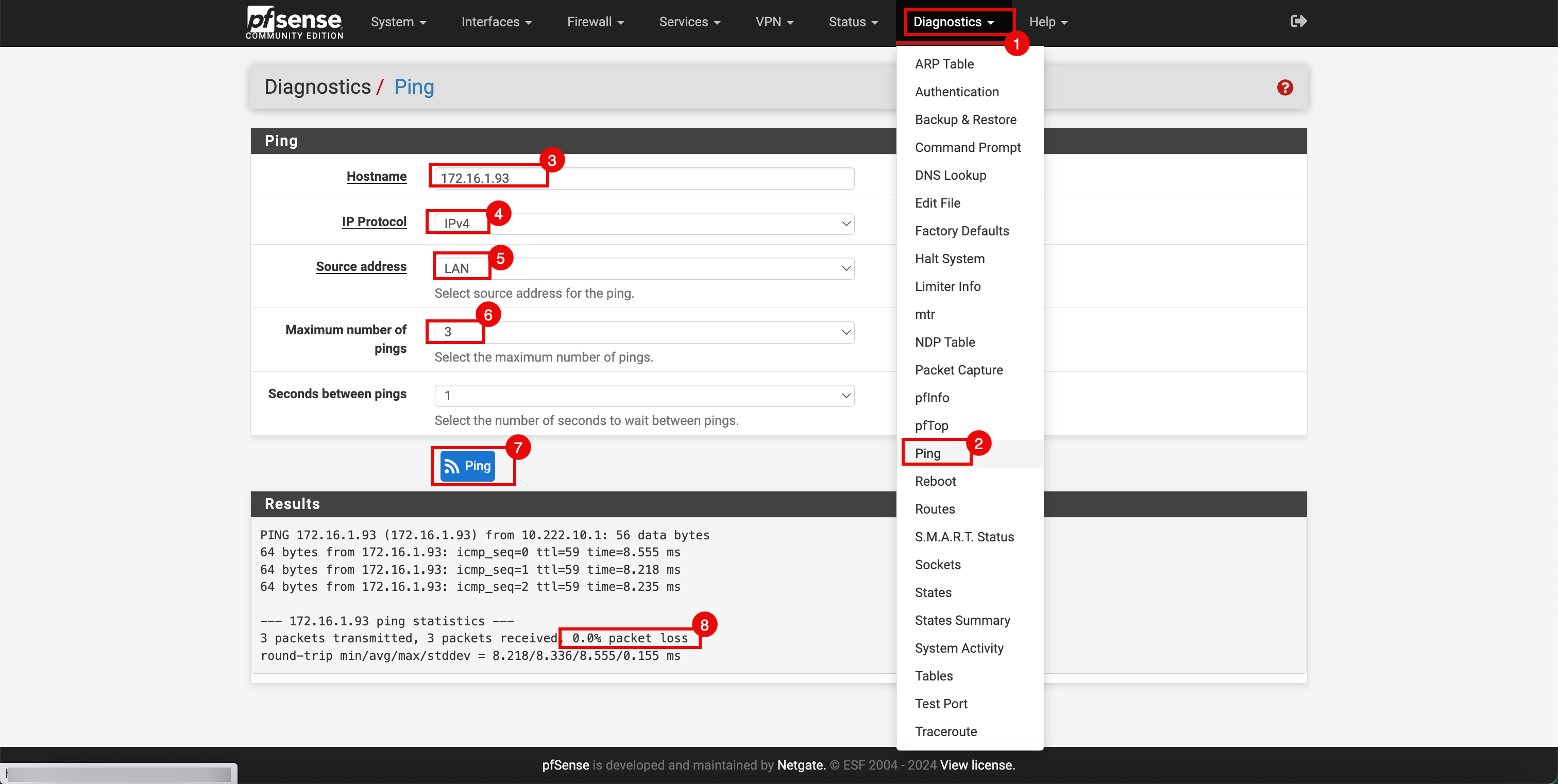

Effectuez un test ping à partir de l'instance RPV pfSense sur place.

- Cliquez sur le menu déroulant Diagnostics.

- Cliquez sur Ping.

- Entrez le nom d'hôte qui est l'adresse IP de l'instance du VCN satellite A.

- Dans Protocole IP, sélectionnez

IPv4. - Dans Adresse source, sélectionnez l'interface

LAN. - Dans Nombre maximal de pings, sélectionnez

3. - Cliquez sur Ping.

- Notez que nous avons 0 % de perte de paquets.

-

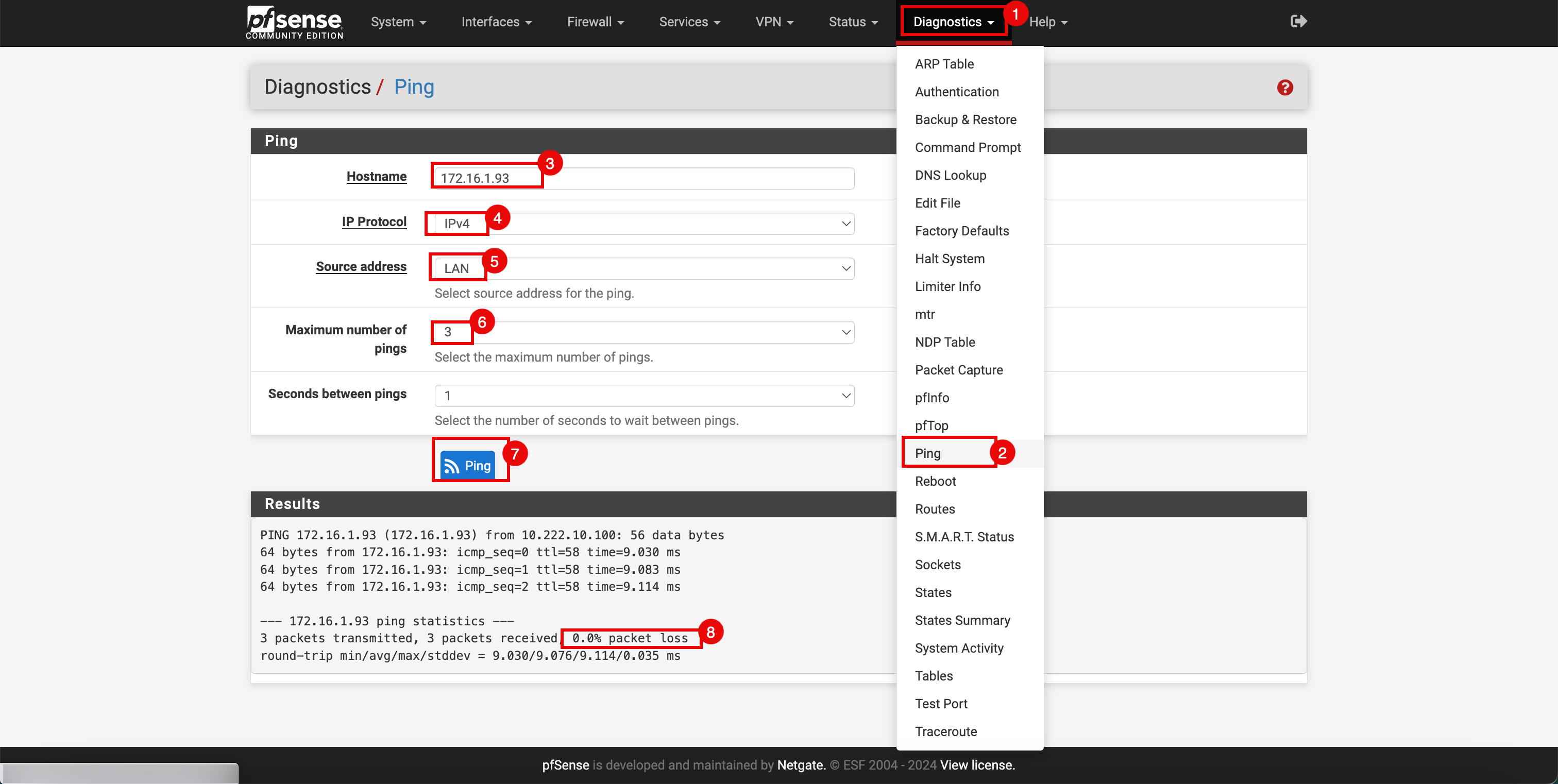

Nous pouvons également effectuer un test à partir de l'autre instance pfSense (le client). Effectuez un test ping à partir de l'instance sur place du client pfSense.

- Cliquez sur le menu déroulant Diagnostics.

- Cliquez sur Ping.

- Entrez le nom d'hôte qui est l'adresse IP de l'instance du VCN satellite A.

- Dans Protocole IP, sélectionnez

IPv4. - Dans Adresse source, sélectionnez l'interface

LAN. - Dans Nombre maximal de pings, sélectionnez

3. - Cliquez sur Ping.

- Notez que nous avons 0 % de perte de paquets.

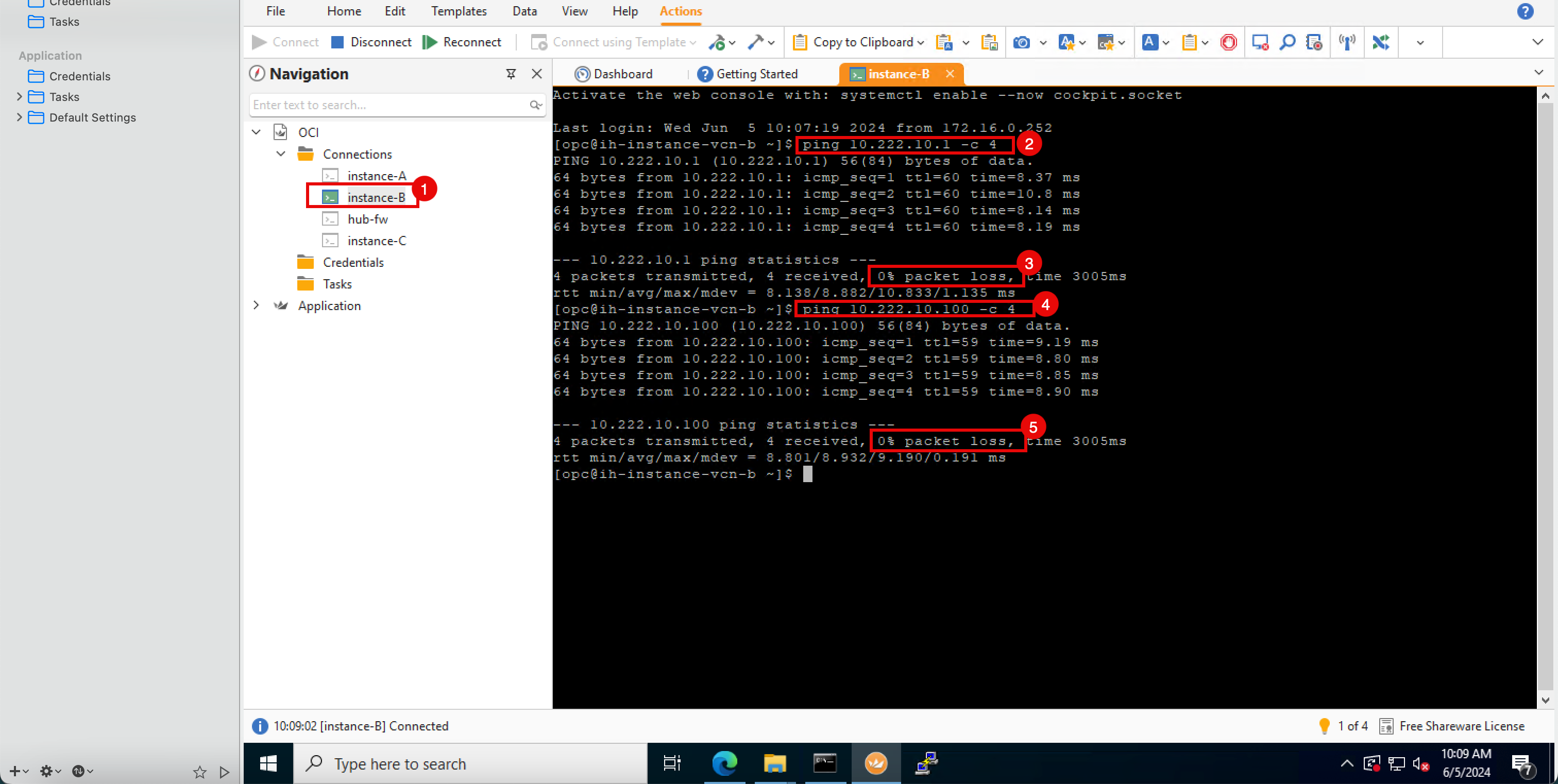

Tâche 7.2 : Effectuer une commande ping du VCN satellite B sur place

-

En raison de la configuration de l'acheminement :

- Le trafic sera envoyé à la passerelle DRG.

- La passerelle DRG achemine ensuite le trafic vers le pare-feu OCI pfSense.

- Le pare-feu OCI pfSense autorise ou refuse le trafic en fonction des règles de pare-feu configurées.

- Lorsque le trafic ICMP est accepté, il rachemine le trafic vers la passerelle de routage dynamique.

- Le trafic est envoyé par le tunnel RPV IPSec à l'instance pfSense sur place.

- Connectez-vous à l'instance du VCN spoke B.

- Effectuez une commande ping sur l'adresse IP du réseau local de l'instance RPV pfSense sur place (

10.222.10.1). - Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

- Effectuez une commande ping sur l'adresse IP du réseau local de l'instance client pfSense sur place (

10.222.10.100). - Notez que nous avons 0% de perte de paquets afin que le ping soit réussi.

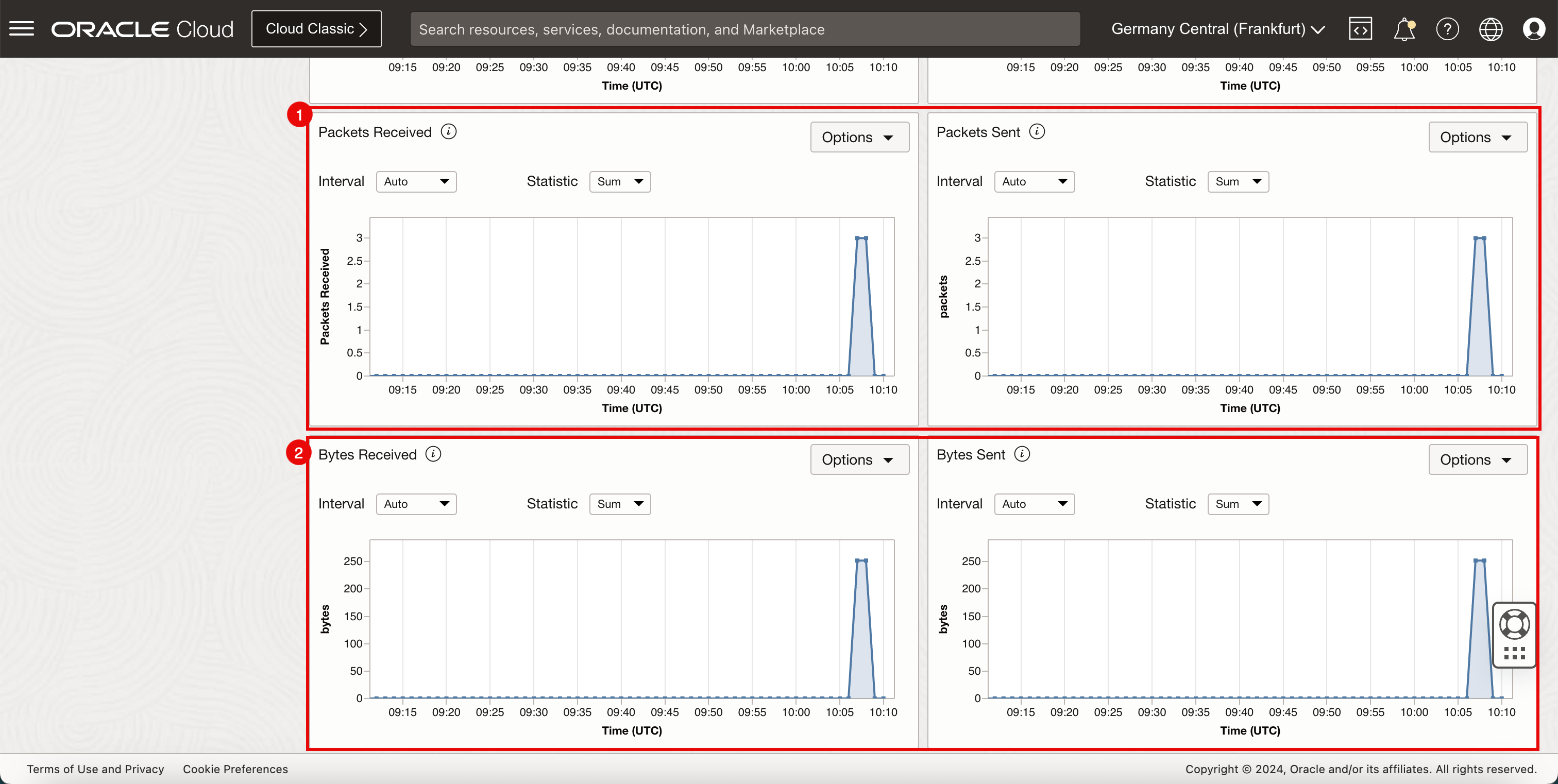

Tâche 7.3 : Vérifier les statistiques de réseau RPV IPSec sur OCI

-

Allez à la console OCI.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseau.

- Cliquez sur RPV site à site.

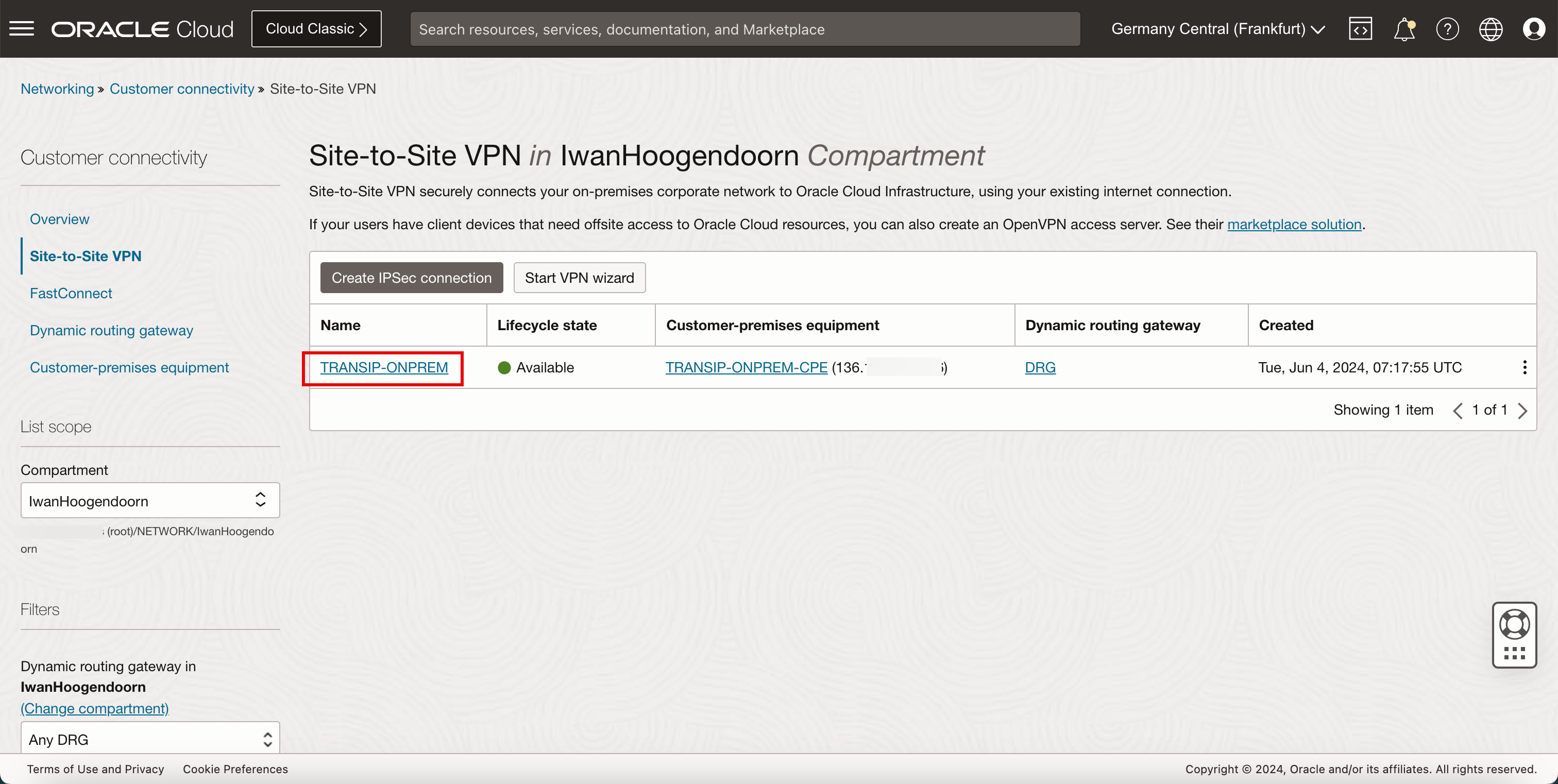

-

Cliquez sur le VPN.

-

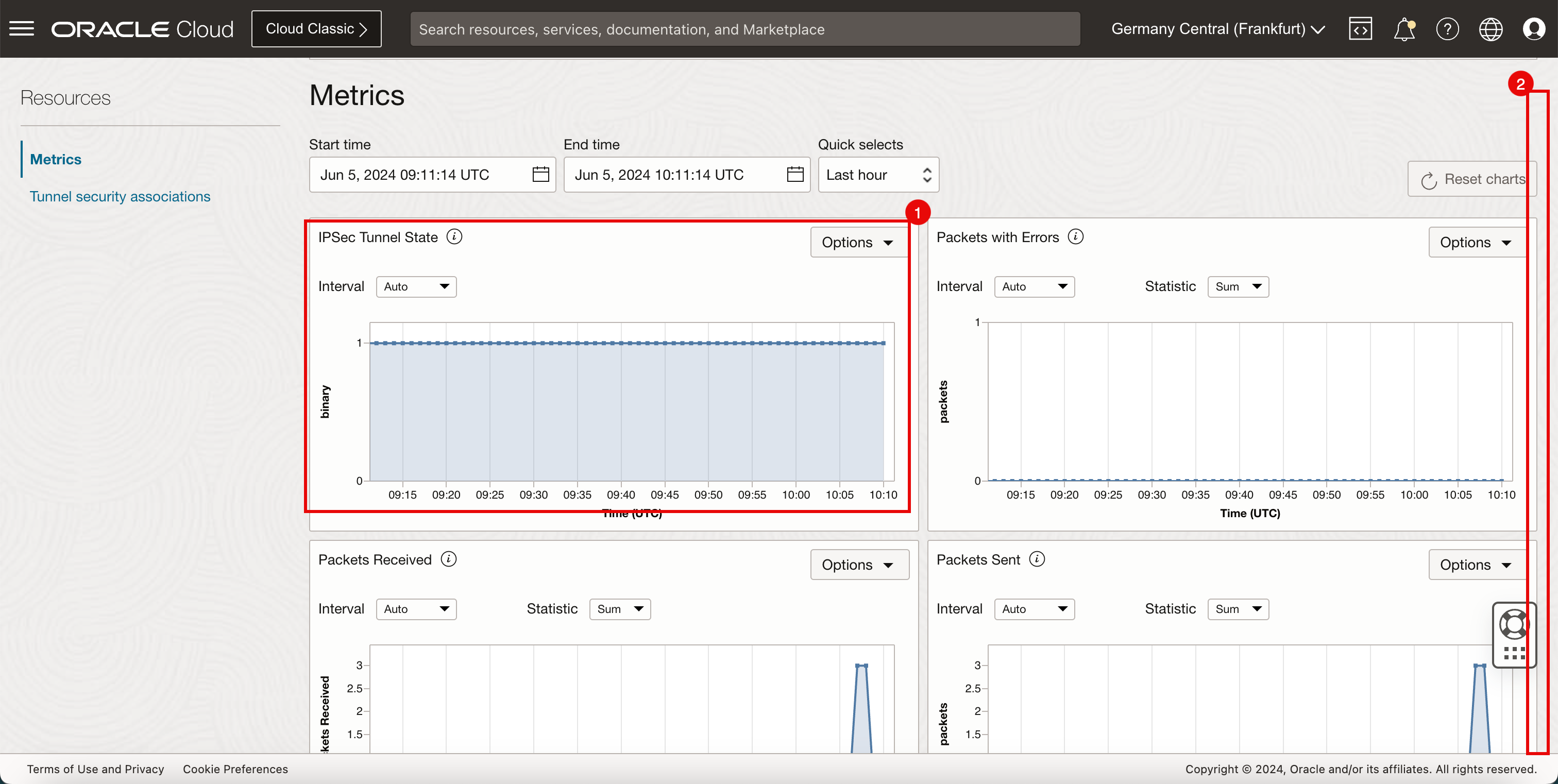

Cliquez sur le premier tunnel.

- Notez que l'état du tunnel affiche une constante

1à l'état binaire, ce qui indique que le tunnel est constamment actif. - Faire défiler vers le bas.

- Notez que le graphique atteint un sommet pour les paquets reçus et les paquets envoyés, en raison du ping que nous avons effectué lors de la tâche 7.1.

- Notez que le graphique atteint un sommet pour les paquets reçus et les paquets envoyés, en raison du ping que nous avons effectué lors de la tâche 7.2.

- Notez que l'état du tunnel affiche une constante

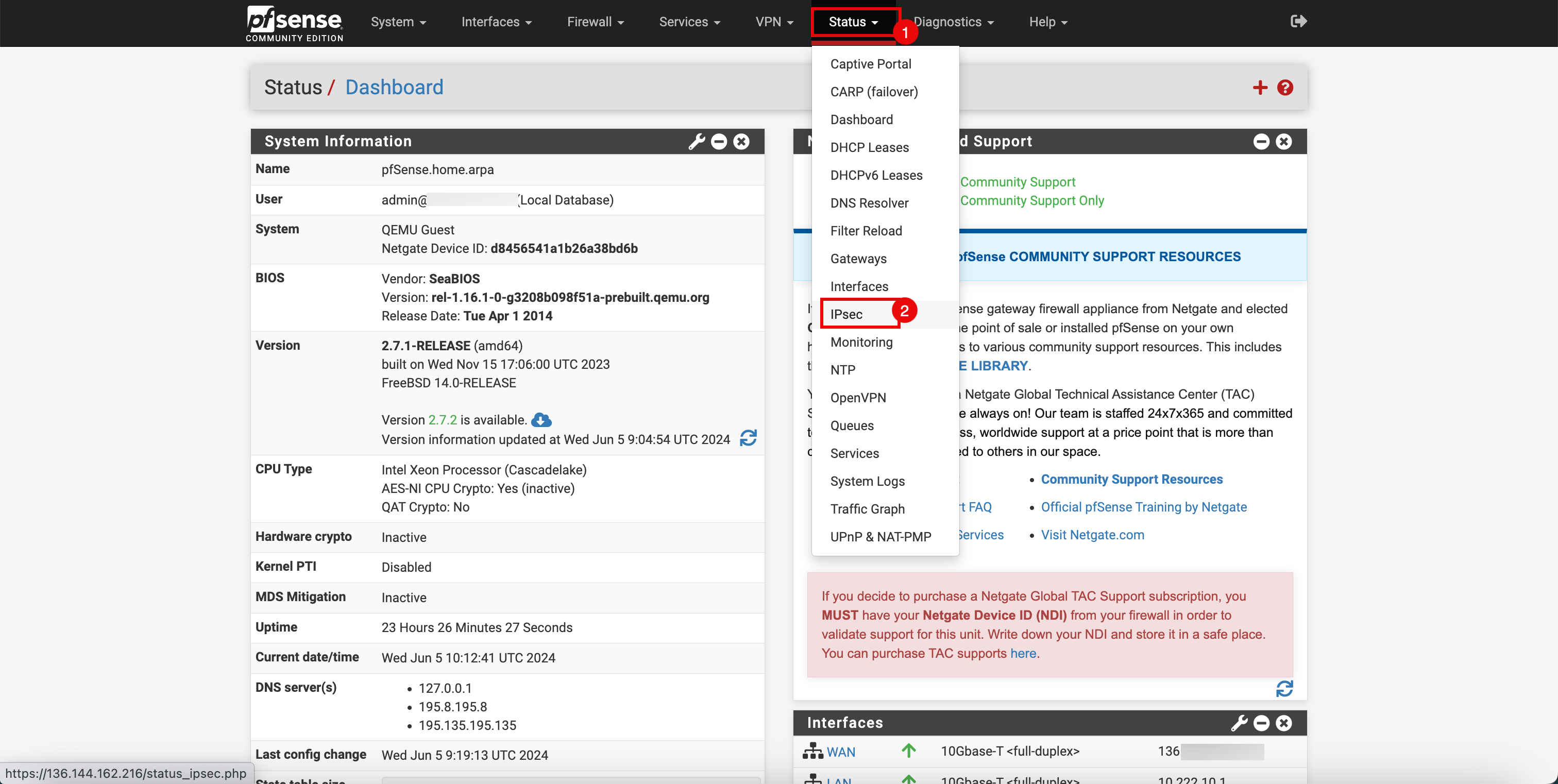

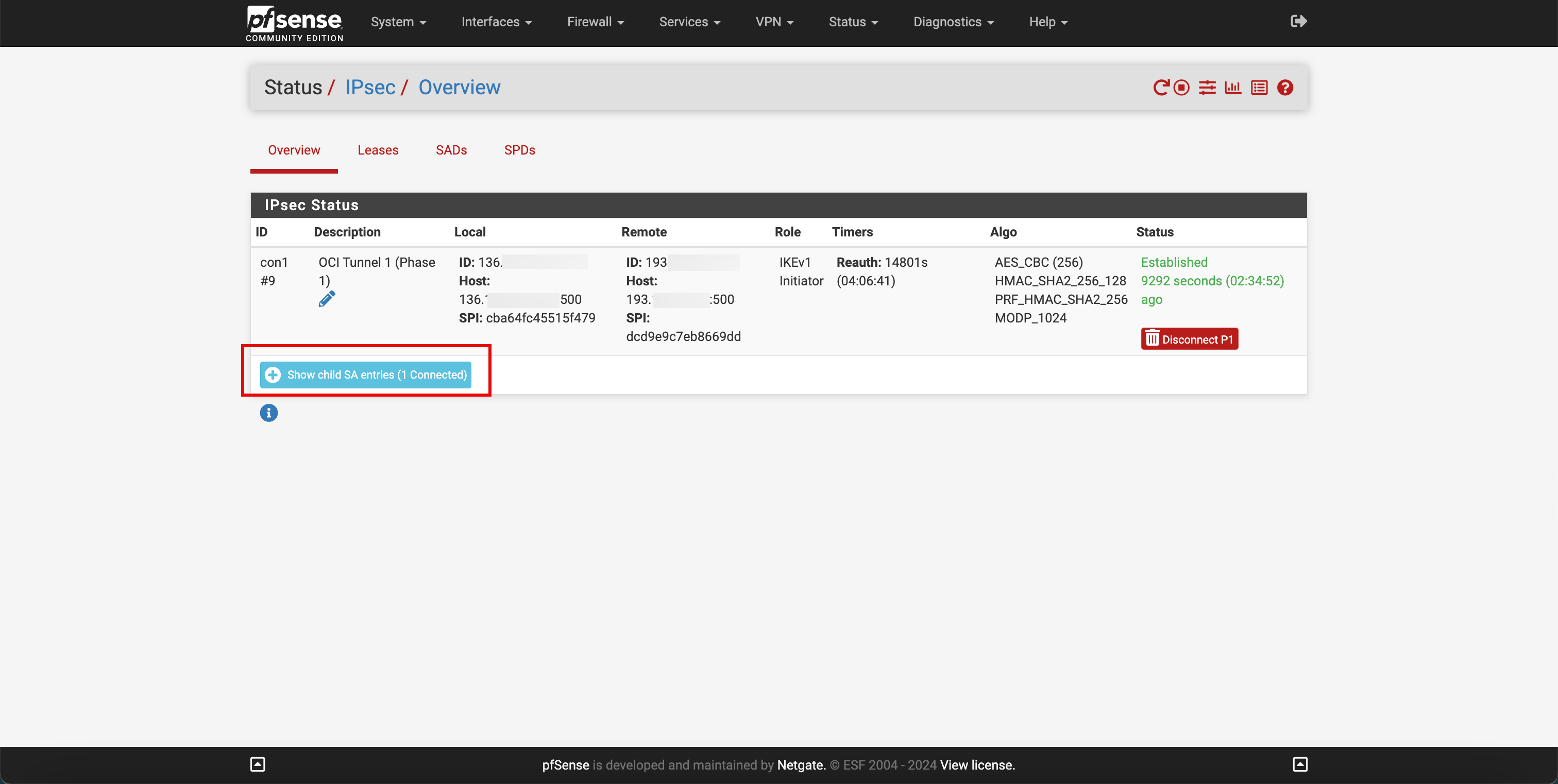

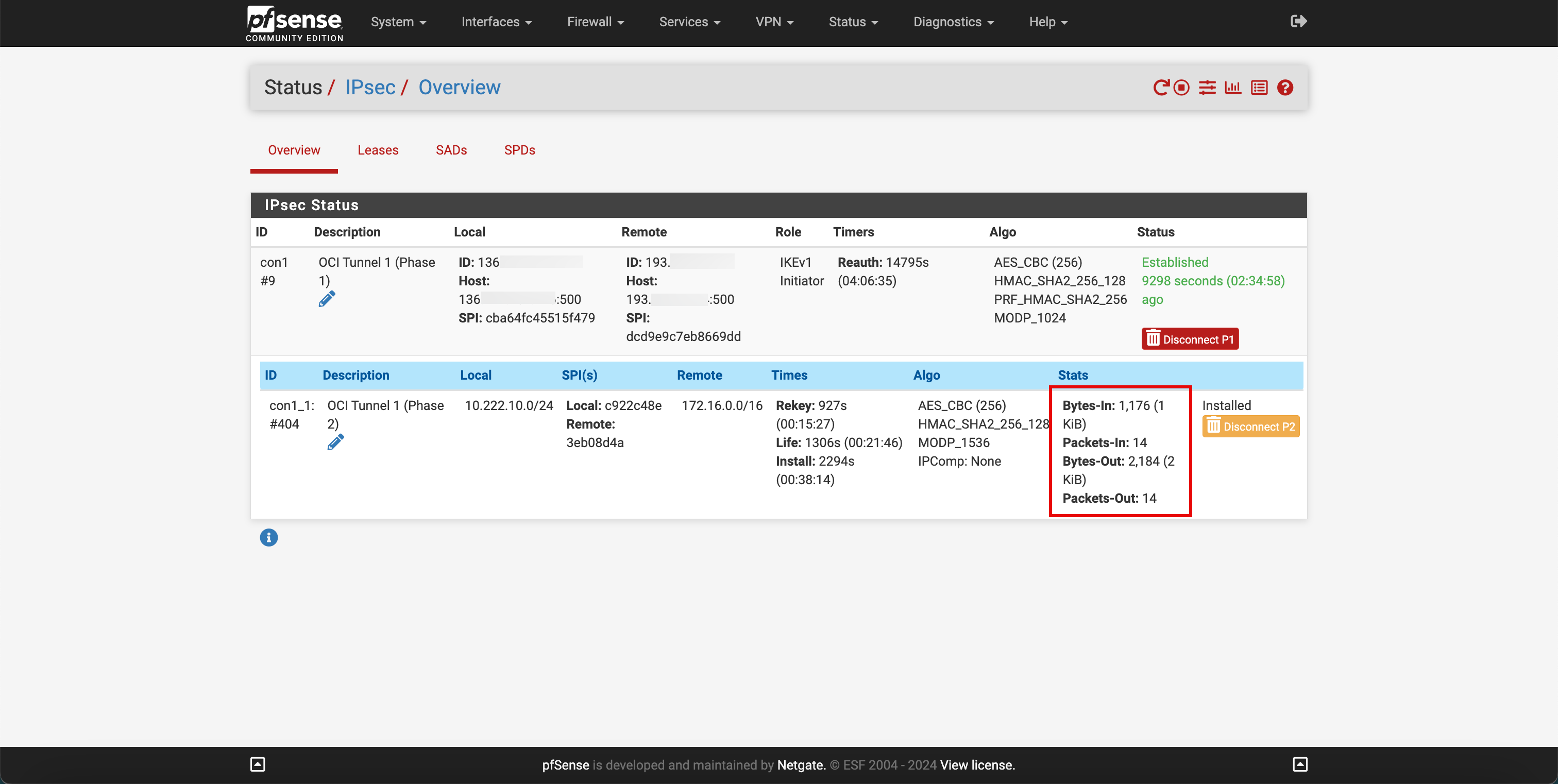

Tâche 7.4 : Vérifiez les statistiques de réseau du RPV IPSec sur l'instance RPV pfSense (sur place)

-

Accédez au portail PfSense.

- Cliquez sur le menu déroulant Statut.

- Cliquez sur IPSec.

-

Cliquez sur Afficher les entrées SA enfants (1 connexion).

-

Notez que les paquets et les octets sont entrés et sont sortis.

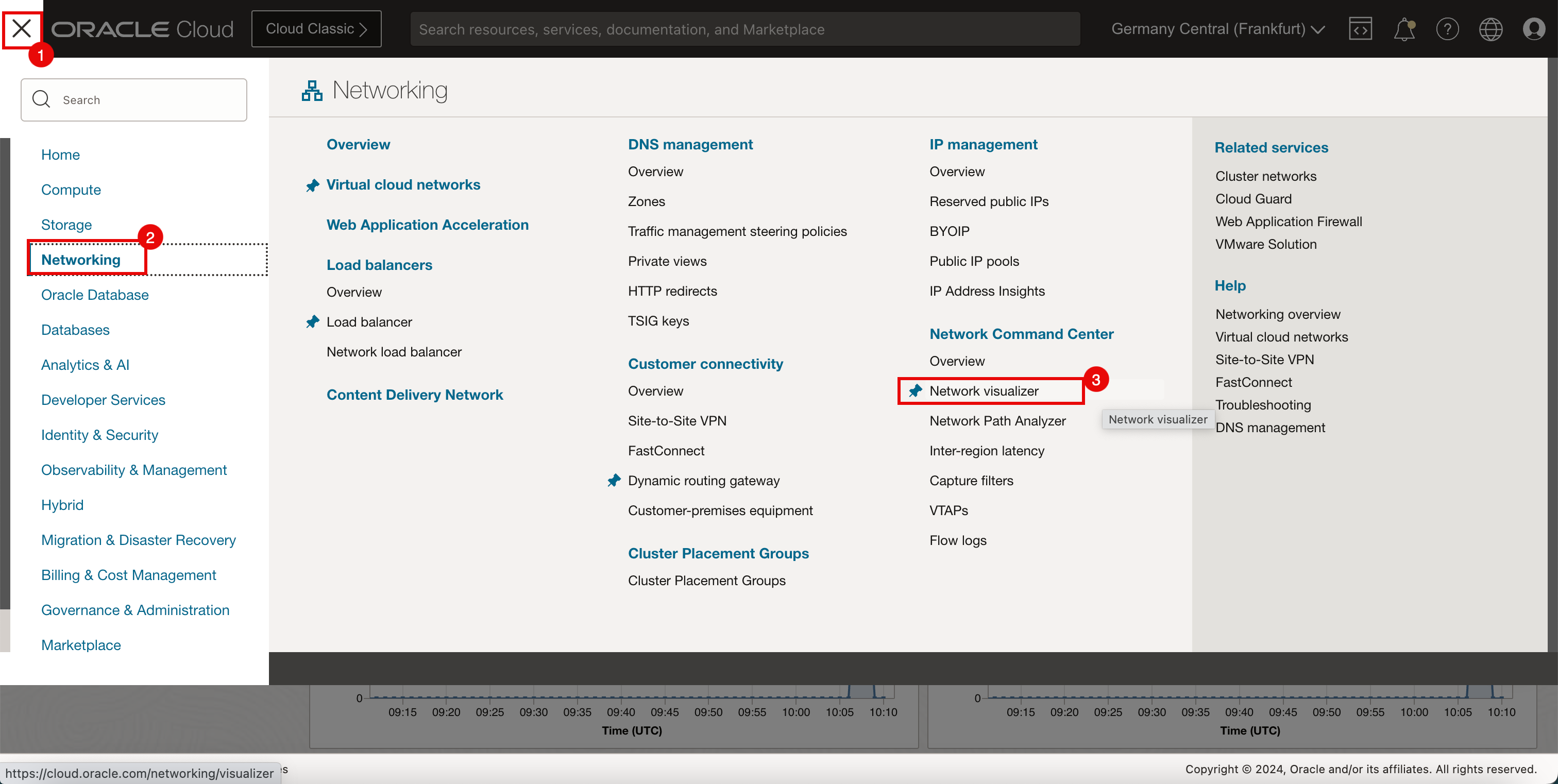

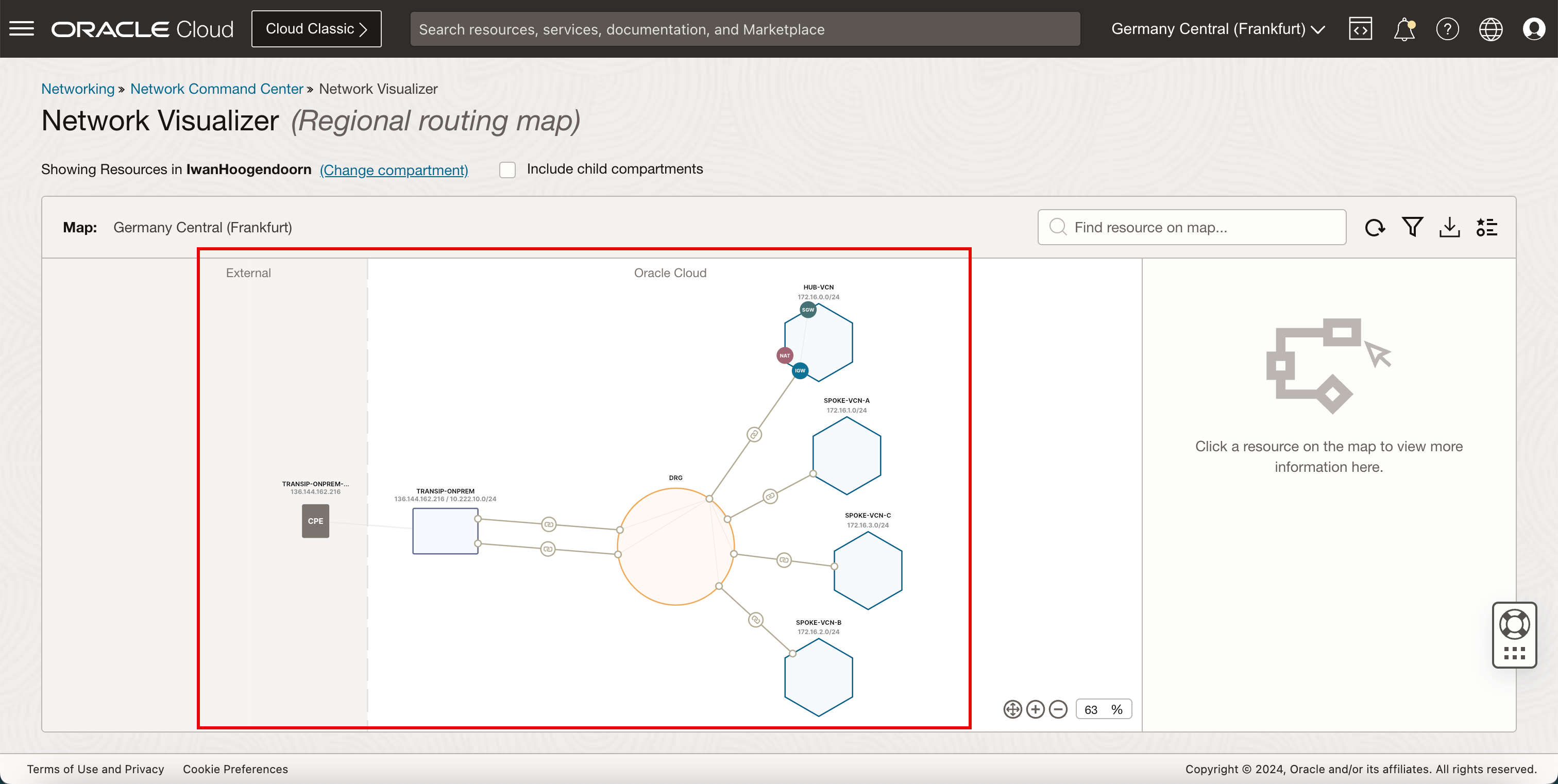

Network Visualizer

Au fur et à mesure que nous avons ajouté le RPV, nous pouvons utiliser le visualiseur de réseau dans la console OCI pour obtenir un aperçu du réseau.

-

Allez à la console OCI.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseau.

- Cliquez sur Visualiseur de réseau.

-

Vous pouvez voir quatre réseaux en nuage virtuels (un concentrateur et trois satellites) et les réseaux sur place connectés au réseau privé virtuel.

Confirmation

- Auteur - Iwan Hoogendoorn (spécialiste du réseau OCI)

Autres ressources d'apprentissage

Explorez d'autres laboratoires sur la page docs.oracle.com/learn ou accédez à plus de contenu d'apprentissage gratuit sur le canal YouTube d'Oracle Learning. De plus, visitez education.oracle.com/learning-explorer pour devenir un explorateur Oracle Learning.

Pour obtenir de la documentation sur le produit, visitez Oracle Help Center.

Connect On-premises to OCI using an IPSec VPN with Hub and Spoke VCN Routing Architecture

G10328-01

June 2024