Note :

- Ce tutoriel nécessite l'accès à Oracle Cloud. Pour vous inscrire à un compte gratuit, voir Introduction à l' niveau gratuit d'Oracle Cloud Infrastructure.

- Il utilise des exemples de valeurs pour les données d'identification, la location et les compartiments Oracle Cloud Infrastructure. À la fin de votre laboratoire, remplacez ces valeurs par celles propres à votre environnement en nuage.

Installer un pare-feu pfSense dans Oracle Cloud Infrastructure

Présentation

Note : pfSense n'est pas officiellement pris en charge sur Oracle Cloud Infrastructure par Netgate ou Oracle. Communiquez avec l'équipe de soutien pfSense avant d'essayer ce tutoriel.

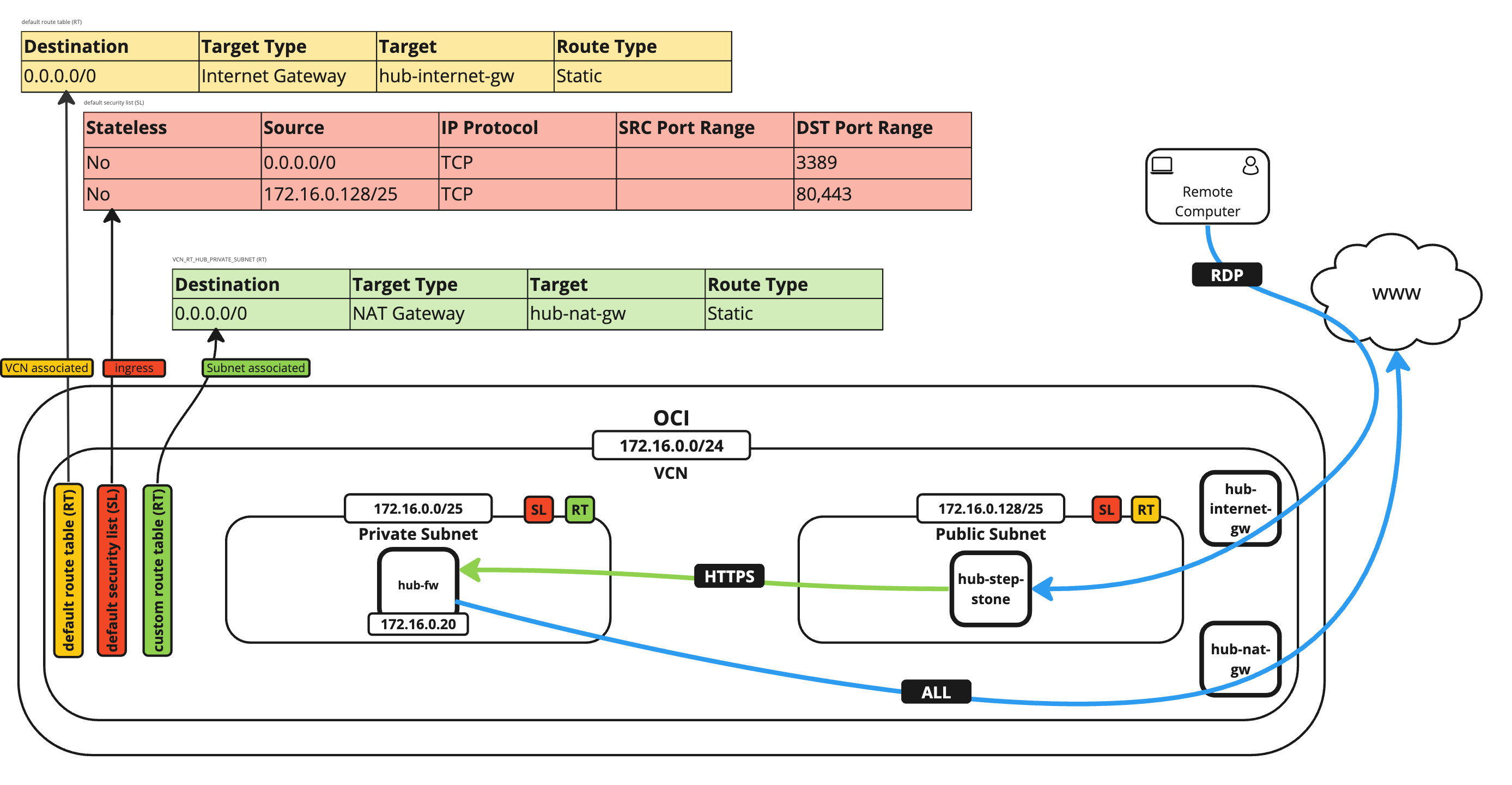

pfSense est un pare-feu qui peut être utilisé à des fins de production ou de test, où vous pouvez simuler les services de pare-feu natifs d'Oracle Cloud Infrastructure (OCI). Cette configuration de pare-feu pfSense peut être utilisée dans un scénario de routage de VCN hub et satellite.

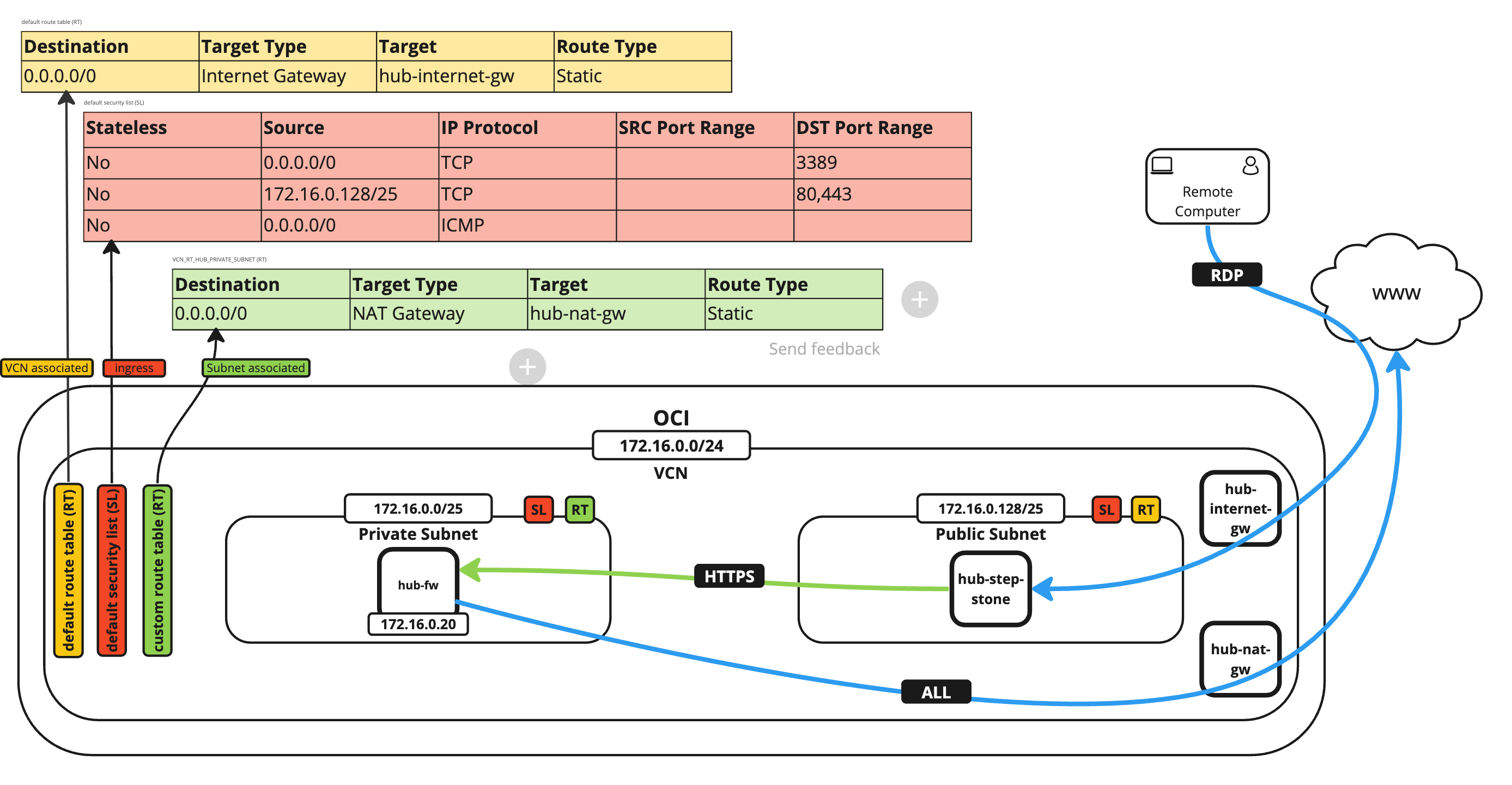

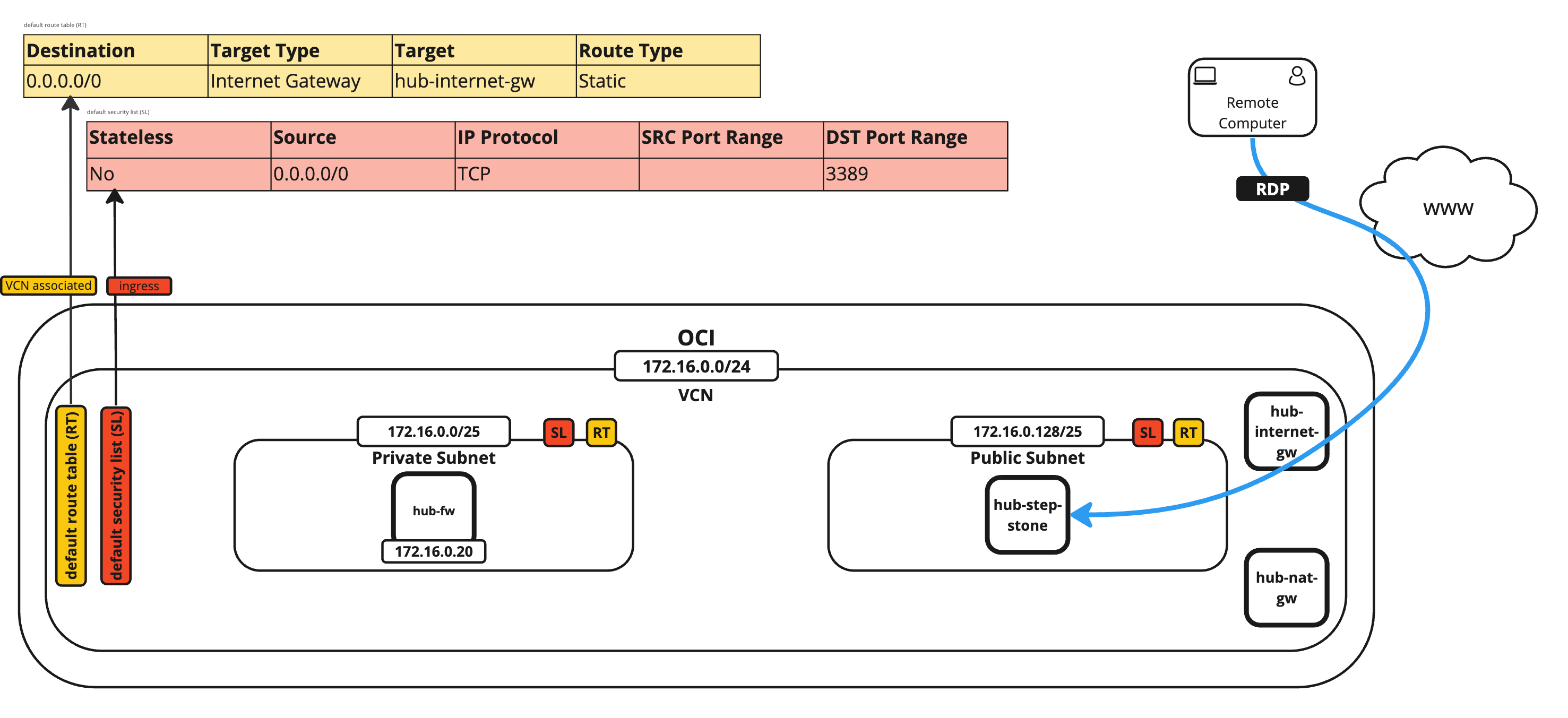

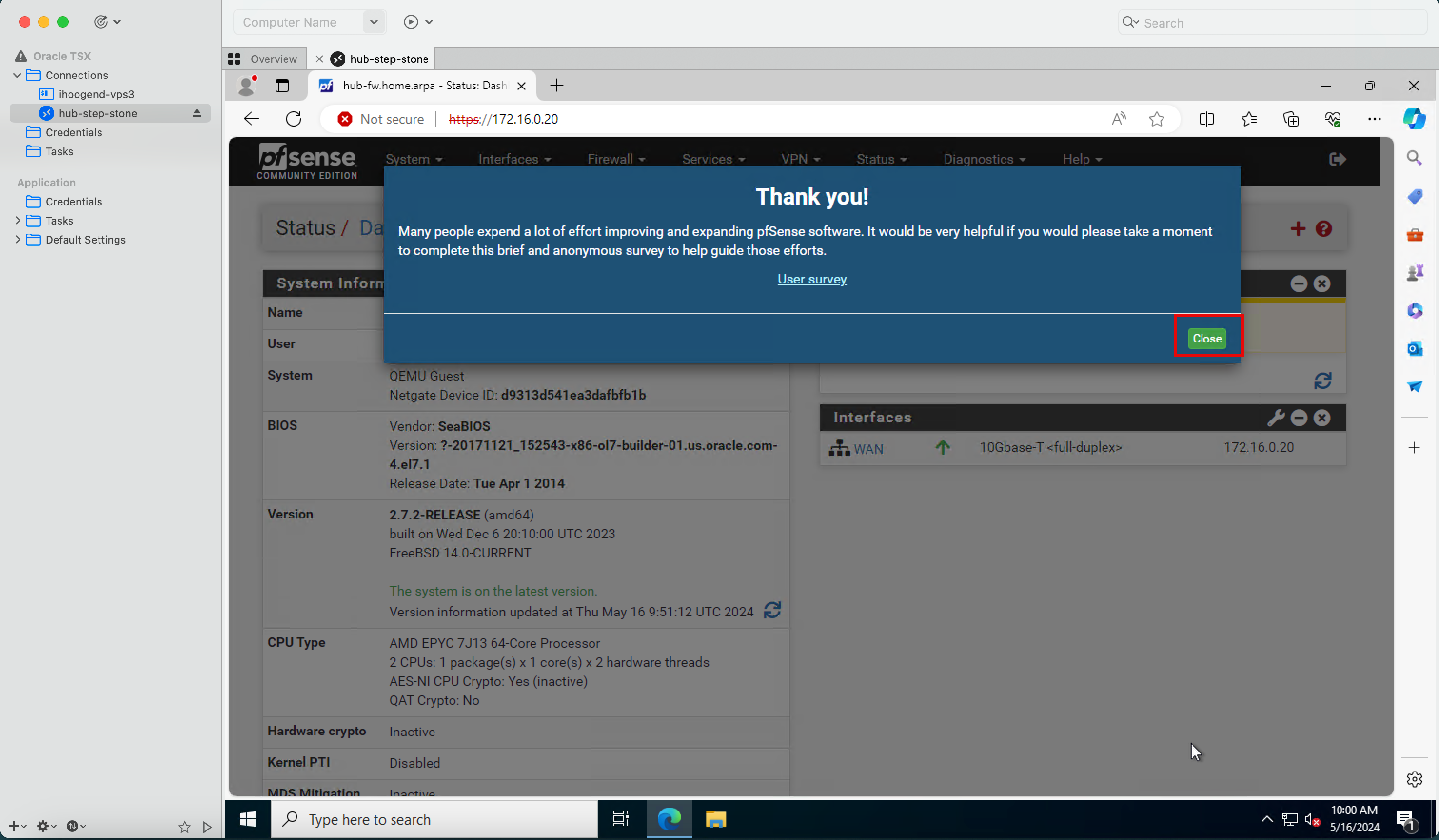

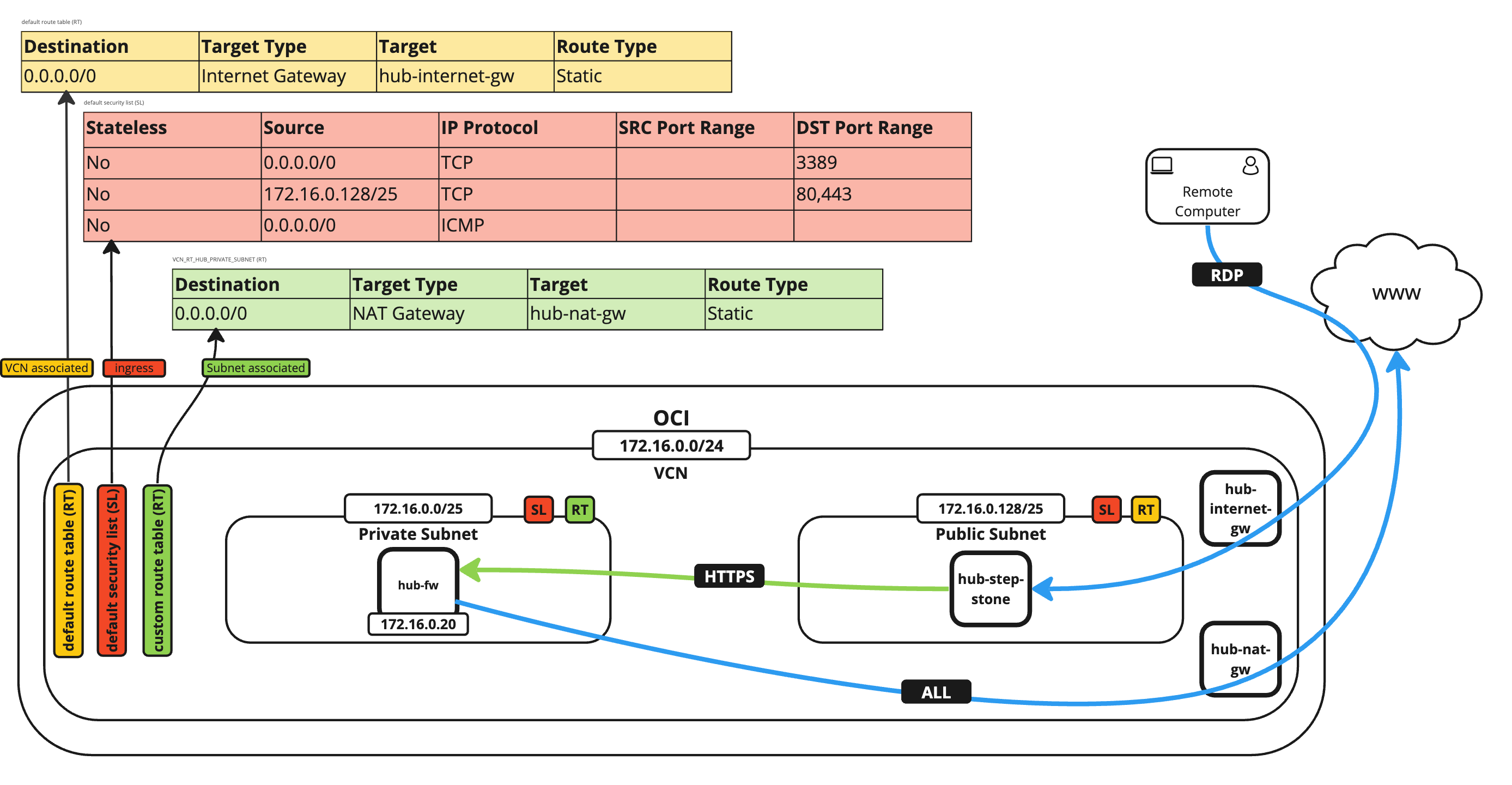

L'image suivante illustre à quoi ressemblera l'environnement lorsque vous aurez terminé le déploiement et la configuration.

Objectifs

- Configurez un pare-feu pfSense dans OCI. Nous apporterons des ajustements aux listes de routage et de sécurité afin que le pare-feu pfSense puisse être géré correctement et nous ferons des tests ICMP pour vérifier la connectivité.

Préalables

- Avant de commencer à configurer le pare-feu pfSense dans OCI, il est important d'avoir une autre instance qui peut se connecter au nouveau pare-feu pfSense à l'aide de son navigateur Web pour effectuer la gestion sur le pare-feu pfSense. Dans ce tutoriel, nous avons créé une instance Windows pour ce faire. Assurez-vous d'avoir quelque chose de similaire.

Tâche 1 : Télécharger l'image pfSense

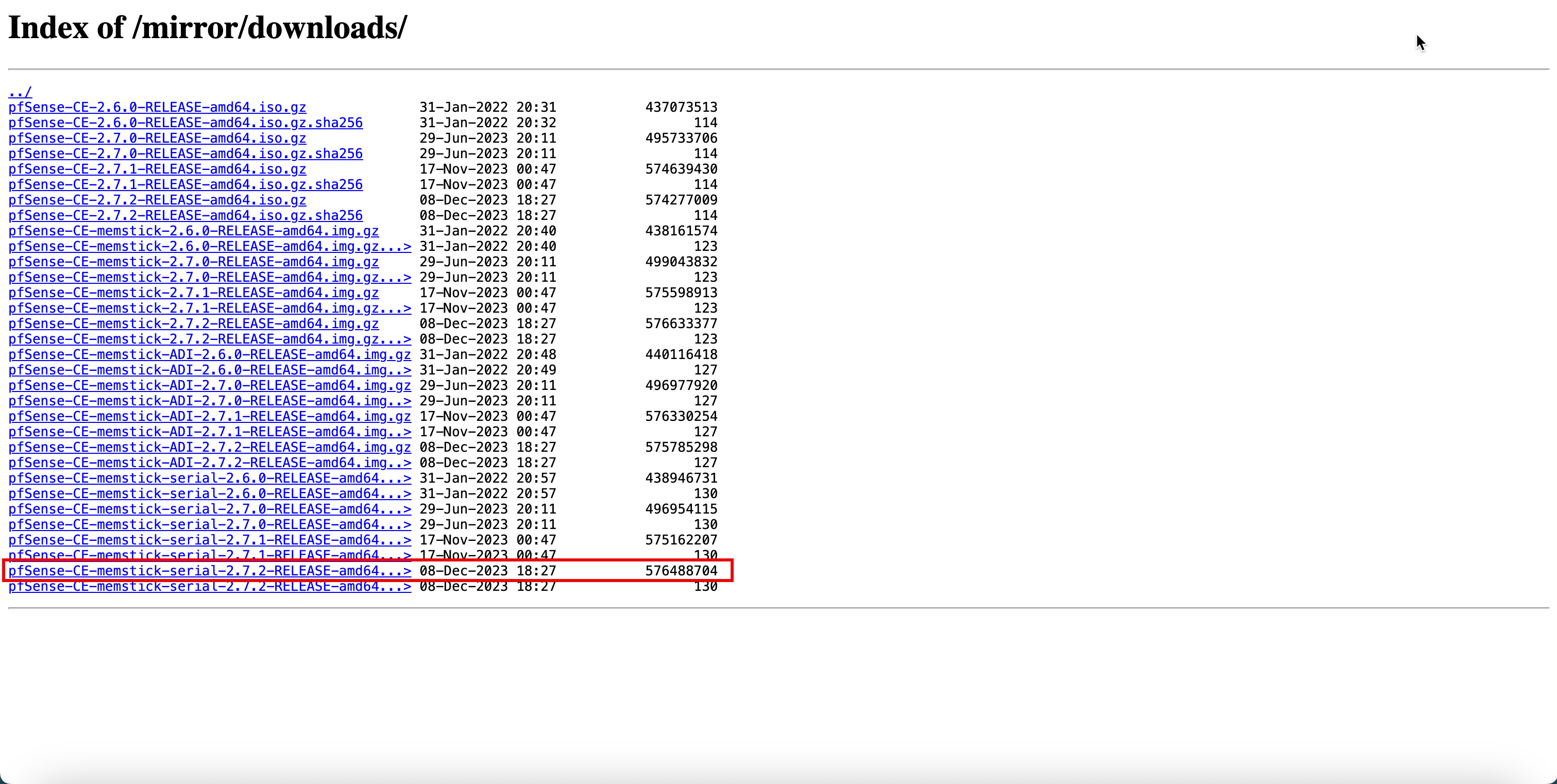

-

Téléchargez l'image pfSense à partir du site Web Netgate. Assurez-vous de télécharger la version

memstick-serial. Le nom de fichier de l'image que nous utilisons estpfSense-CE-memstick-serial-2.7.2-RELEASE-amd64.img.gz. Pour plus d'informations, voir Netgate.

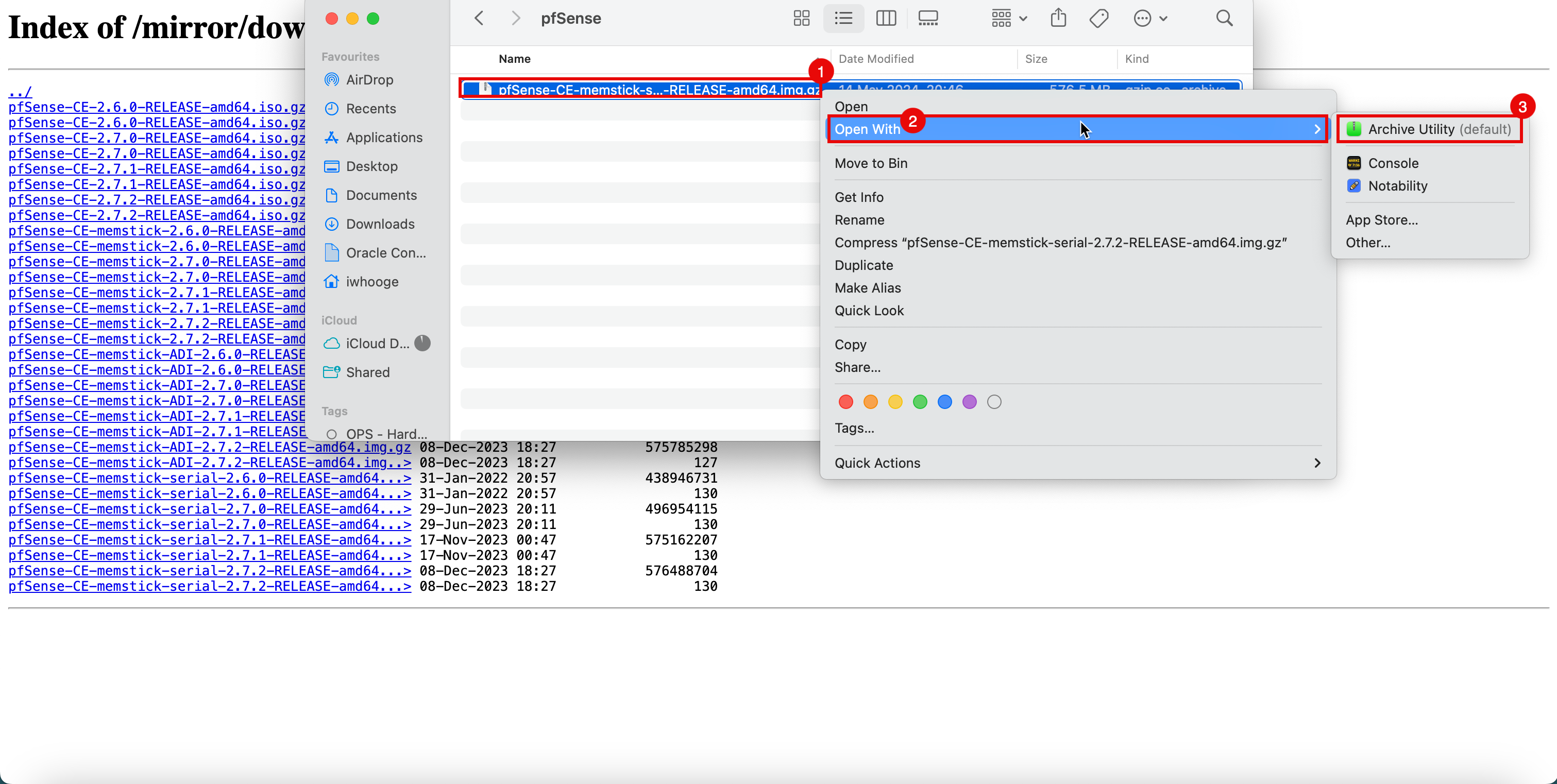

- L'image sera au format

.gz. - Si vous utilisez OS X, cliquez avec le bouton droit de la souris sur le fichier compressé et cliquez sur Ouvrir avec.

- Sélectionnez Utilitaire d'archivage (par défaut) pour décompresser l'image.

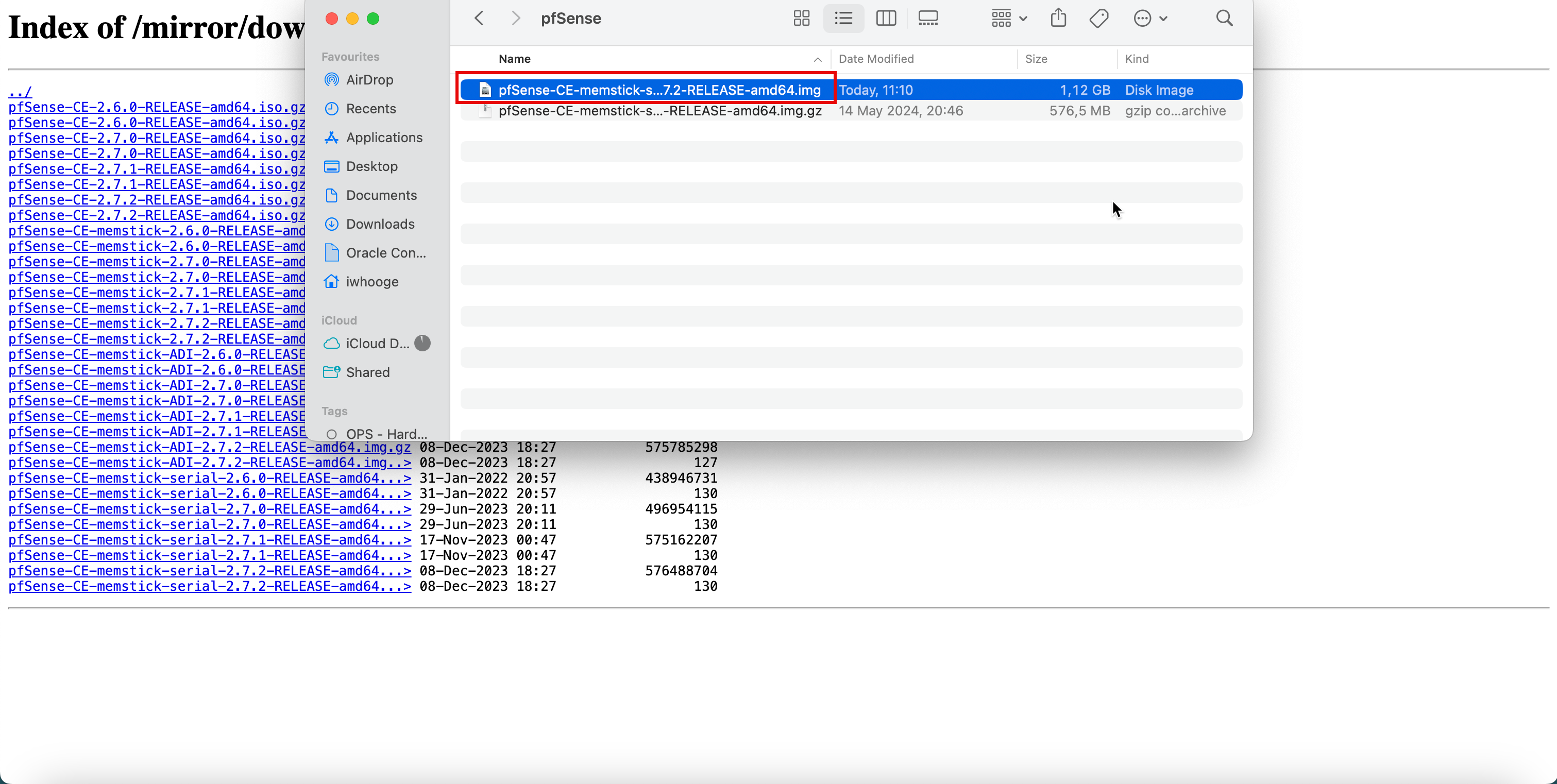

- L'image sera au format

-

Notez que le nom du fichier d'image est

pfSense-CE-memstick-serial-2.7.2-RELEASE-amd64.img.

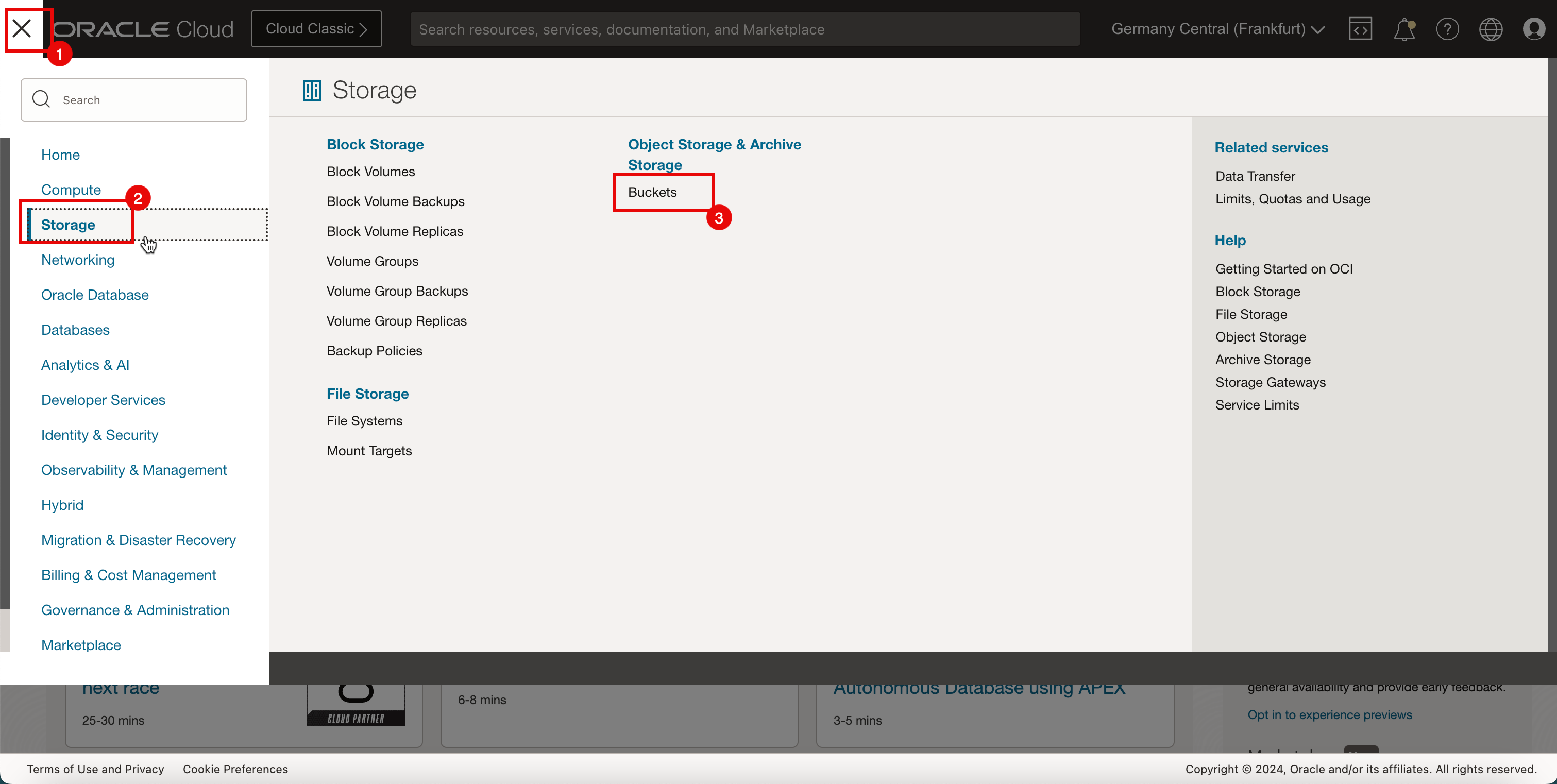

Tâche 2 : Créer un seau de stockage d'objets pour OCI

Dans cette tâche, nous créerons un seau de stockage d'objets OCI qui sera utilisé pour charger l'image pfSense et pour créer une image personnalisée.

-

Créez un seau de stockage.

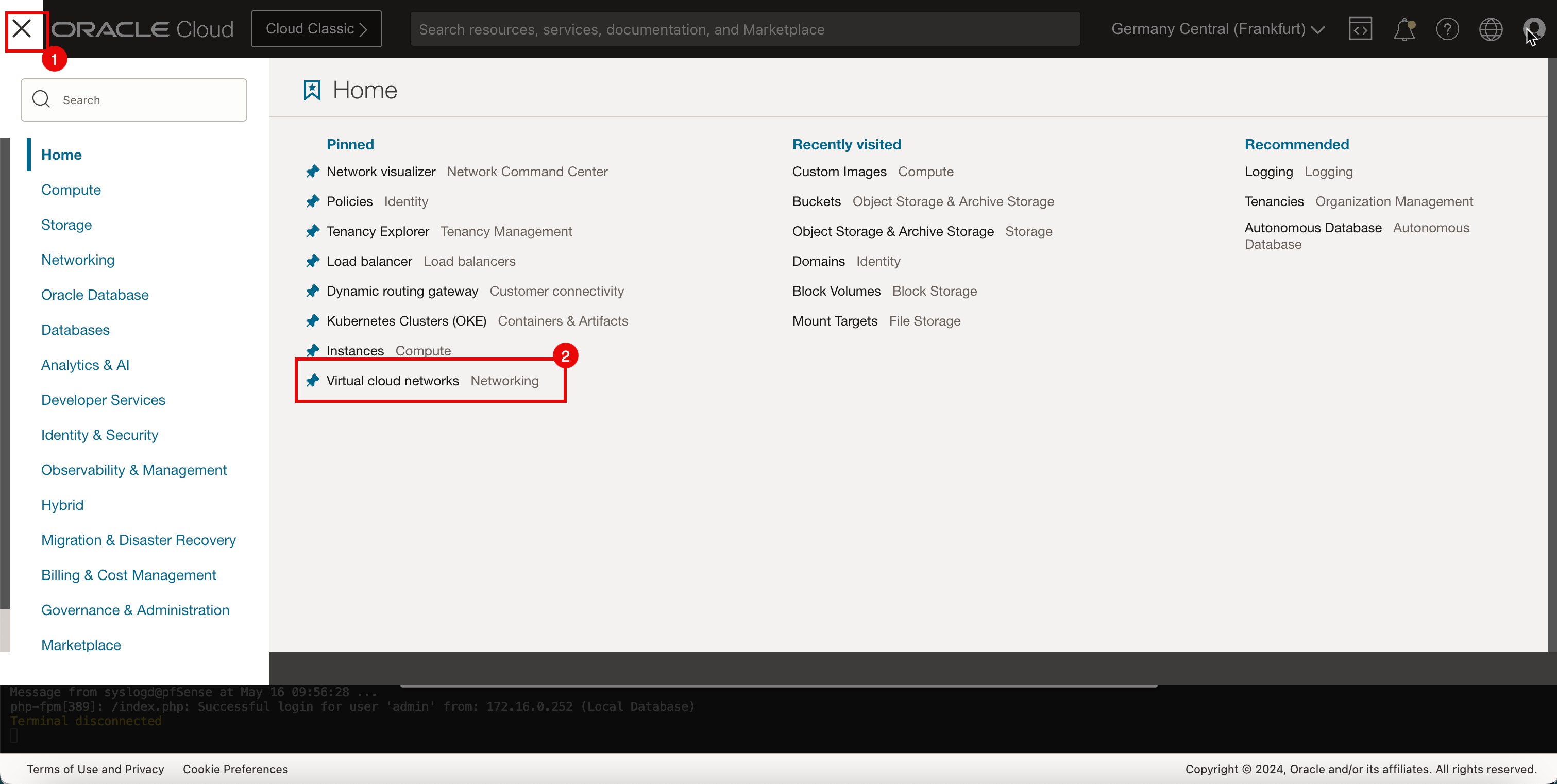

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Stockage.

- Cliquez sur Seaux.

-

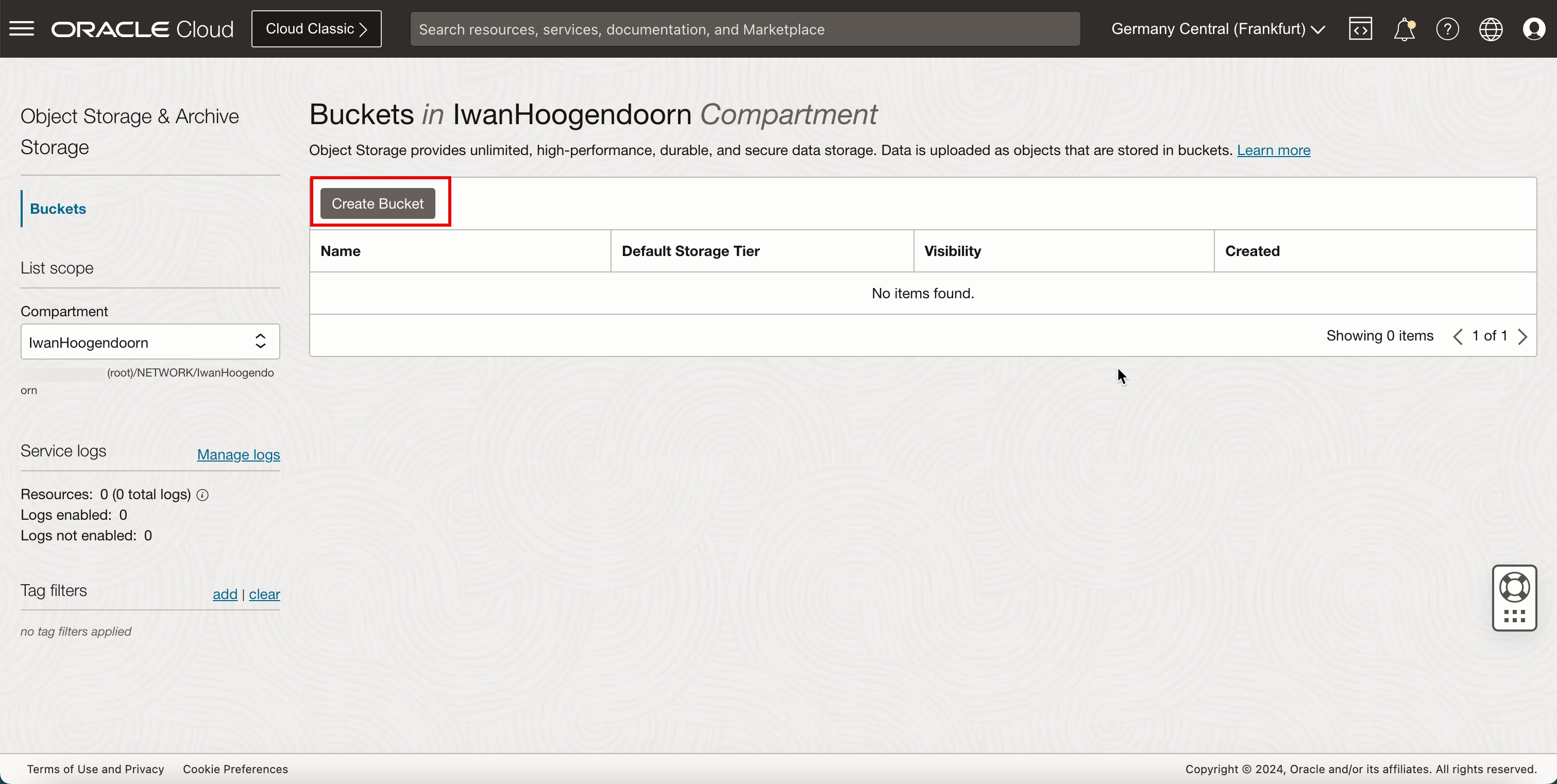

Cliquez sur Créer un seau.

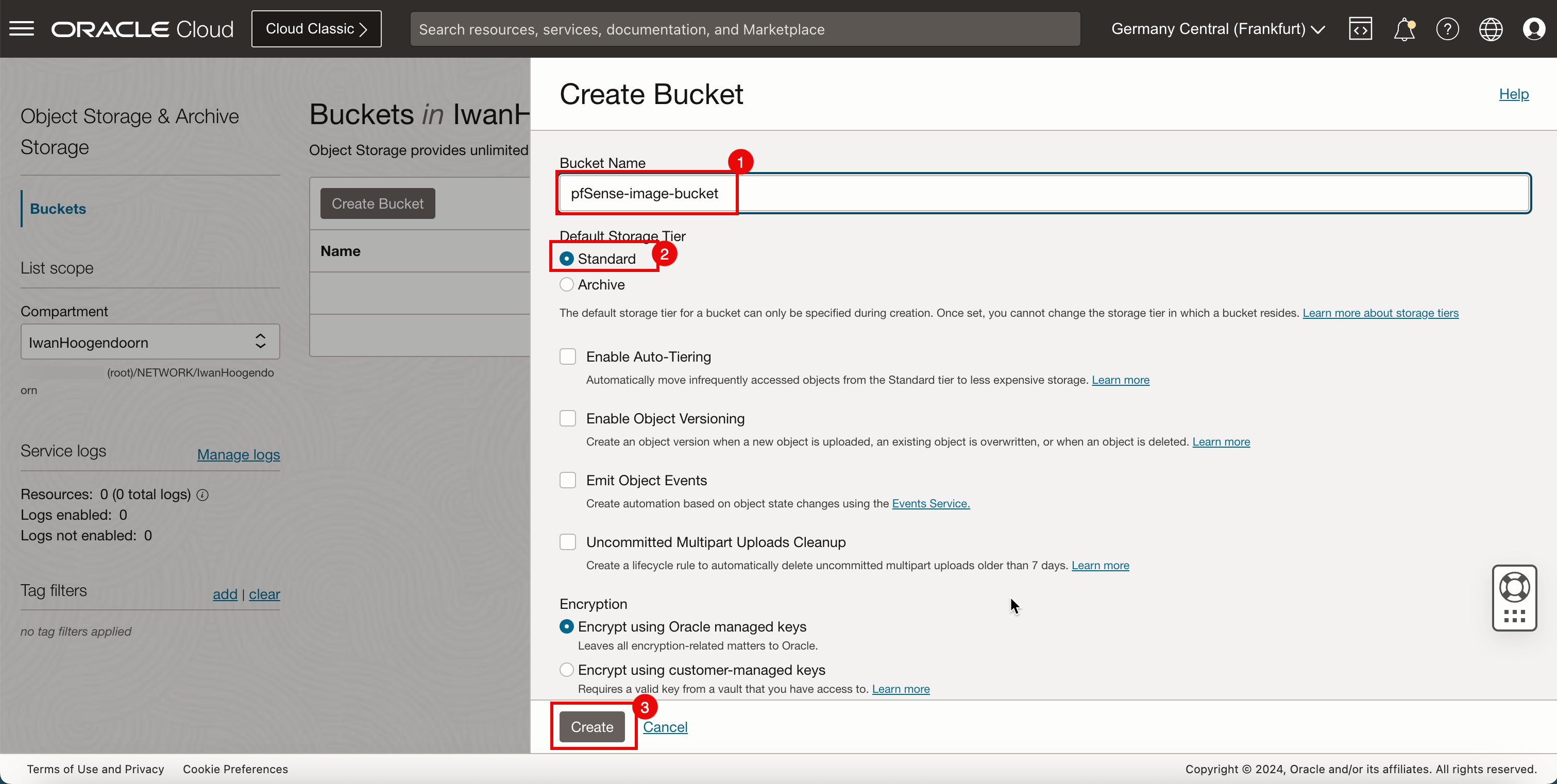

- Entrez un nom de seau.

- Sélectionnez Niveau de stockage standard comme Niveau de stockage par défaut.

- Cliquez sur Créer.

-

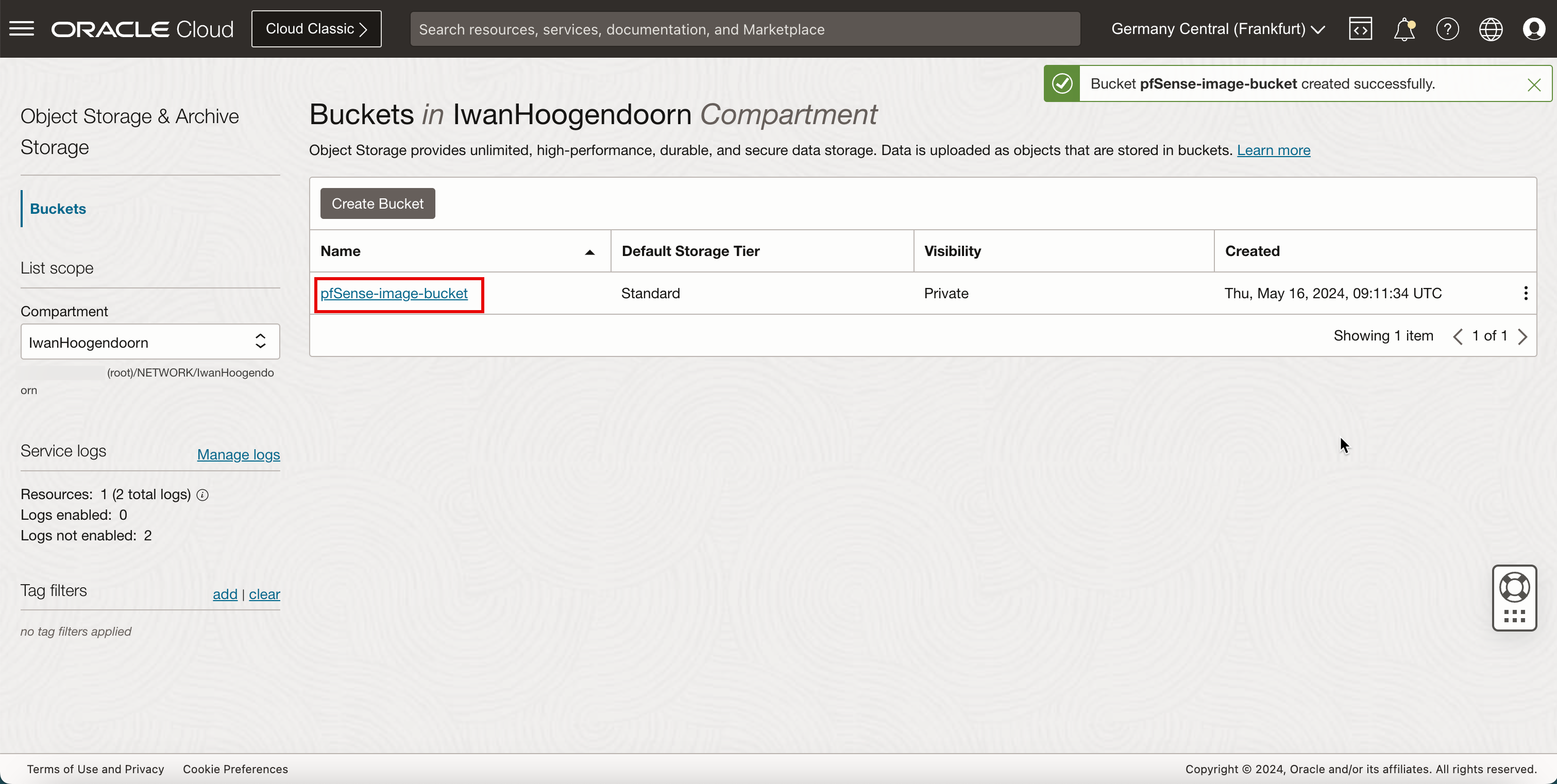

Notez que le seau de stockage est créé.

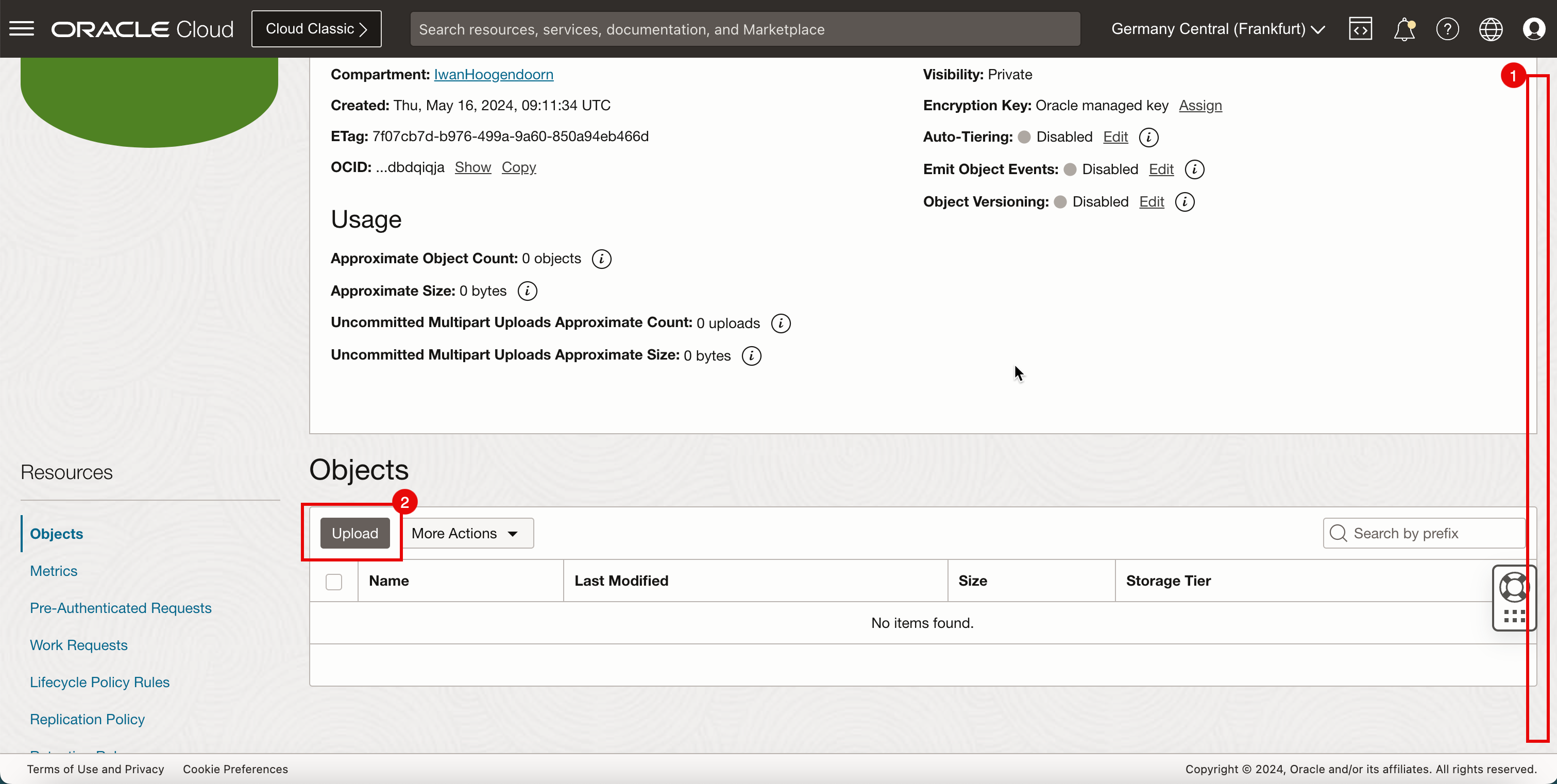

Tâche 3 : Charger l'image pfSense dans le seau de stockage

-

Téléchargez l'image que nous avons téléchargée dans la tâche 1.

- Faire défiler vers le bas.

- Cliquez sur Charger.

-

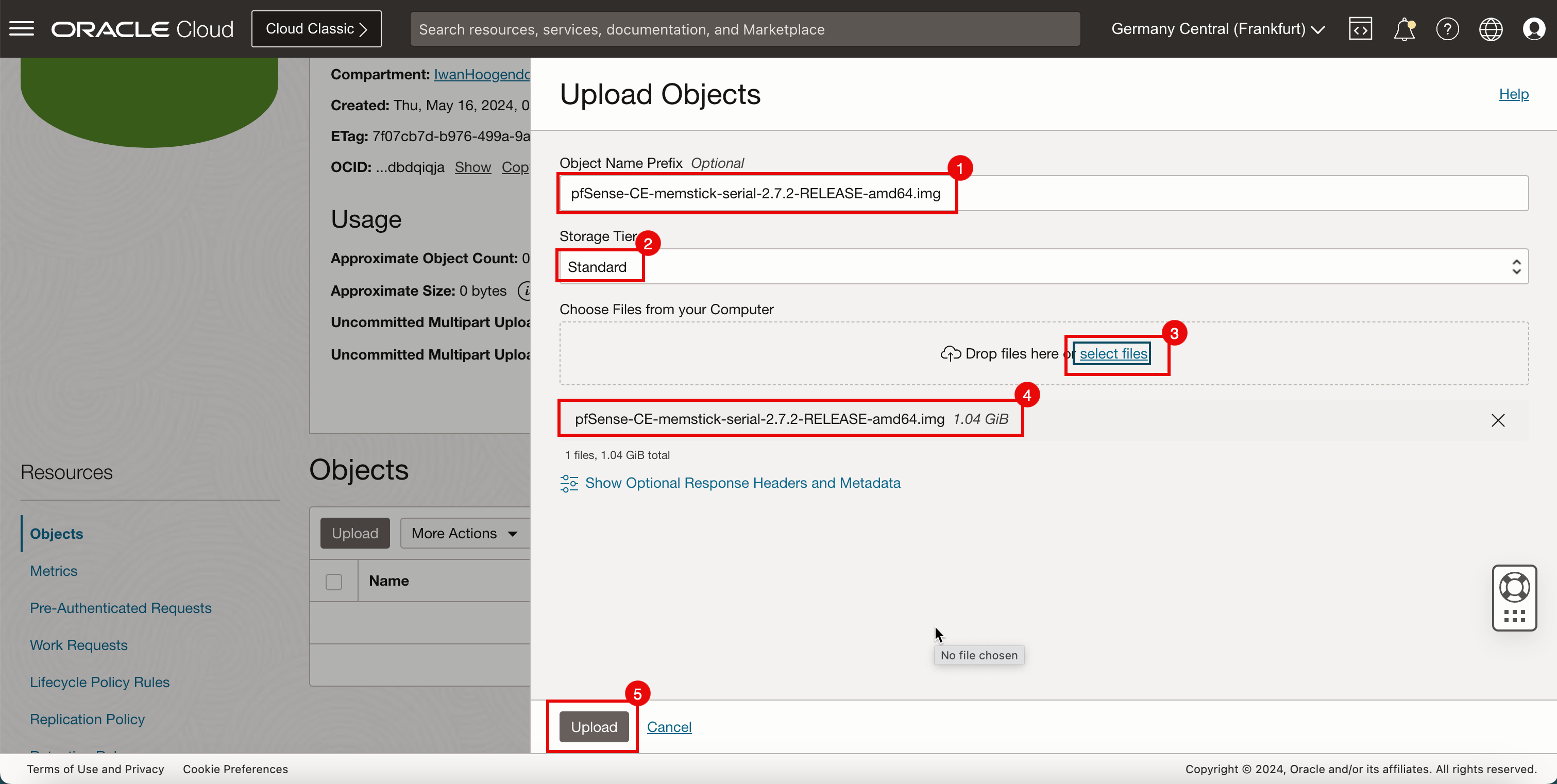

Dans l'écran Charger des objets, entrez les informations suivantes.

- Entrez un préfixe de nom d'objet.

- Sélectionnez Standard comme niveau de stockage.

- Cliquez sur Sélectionner des fichiers et sélectionnez l'image pfSense.

- Une fois que vous avez sélectionné l'image pfSense, vous la verrez dans la section suivante.

- Cliquez sur Charger.

-

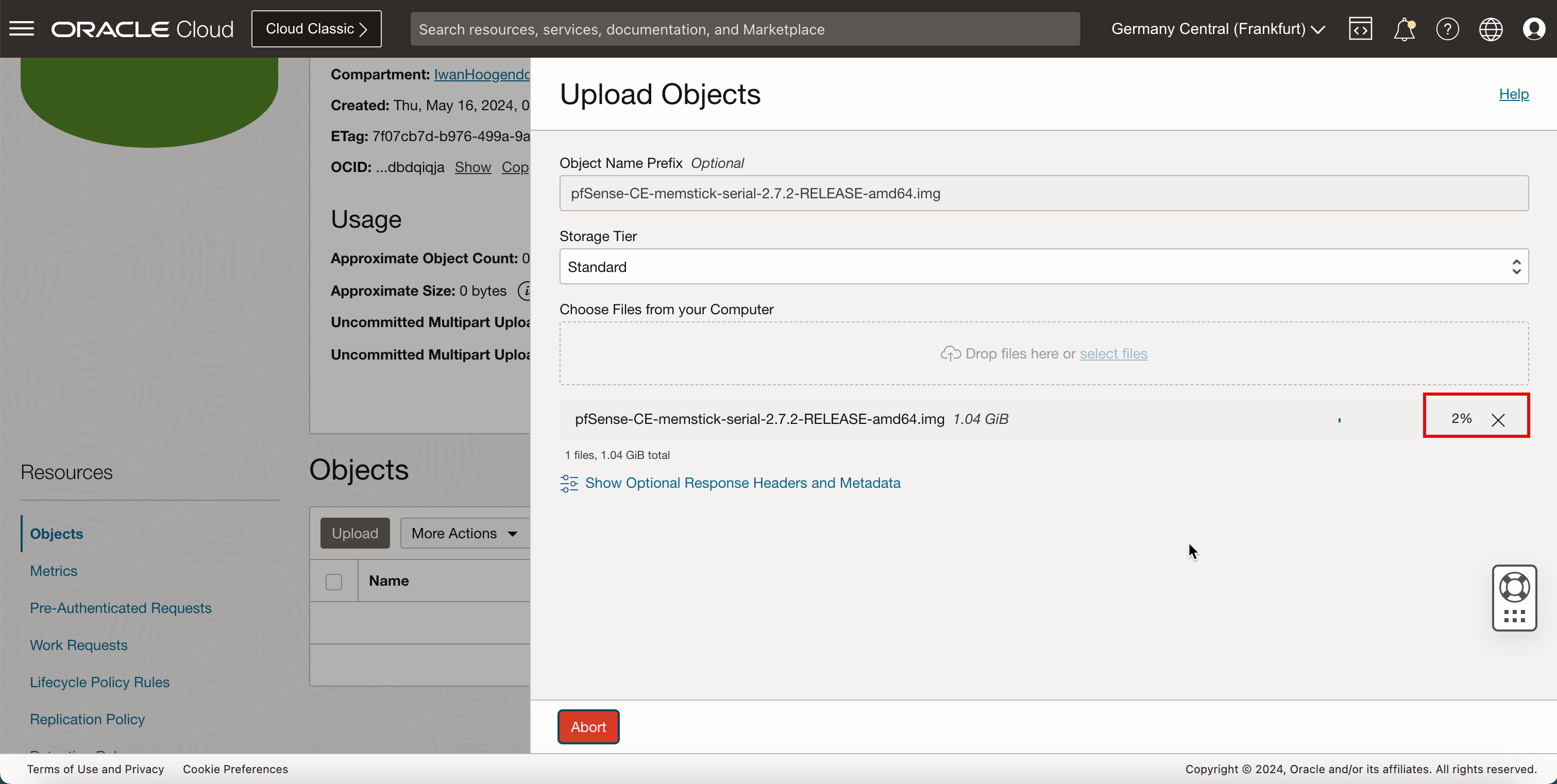

Pendant le chargement de l'image pfSense dans le seau de stockage, vous pouvez surveiller la progression.

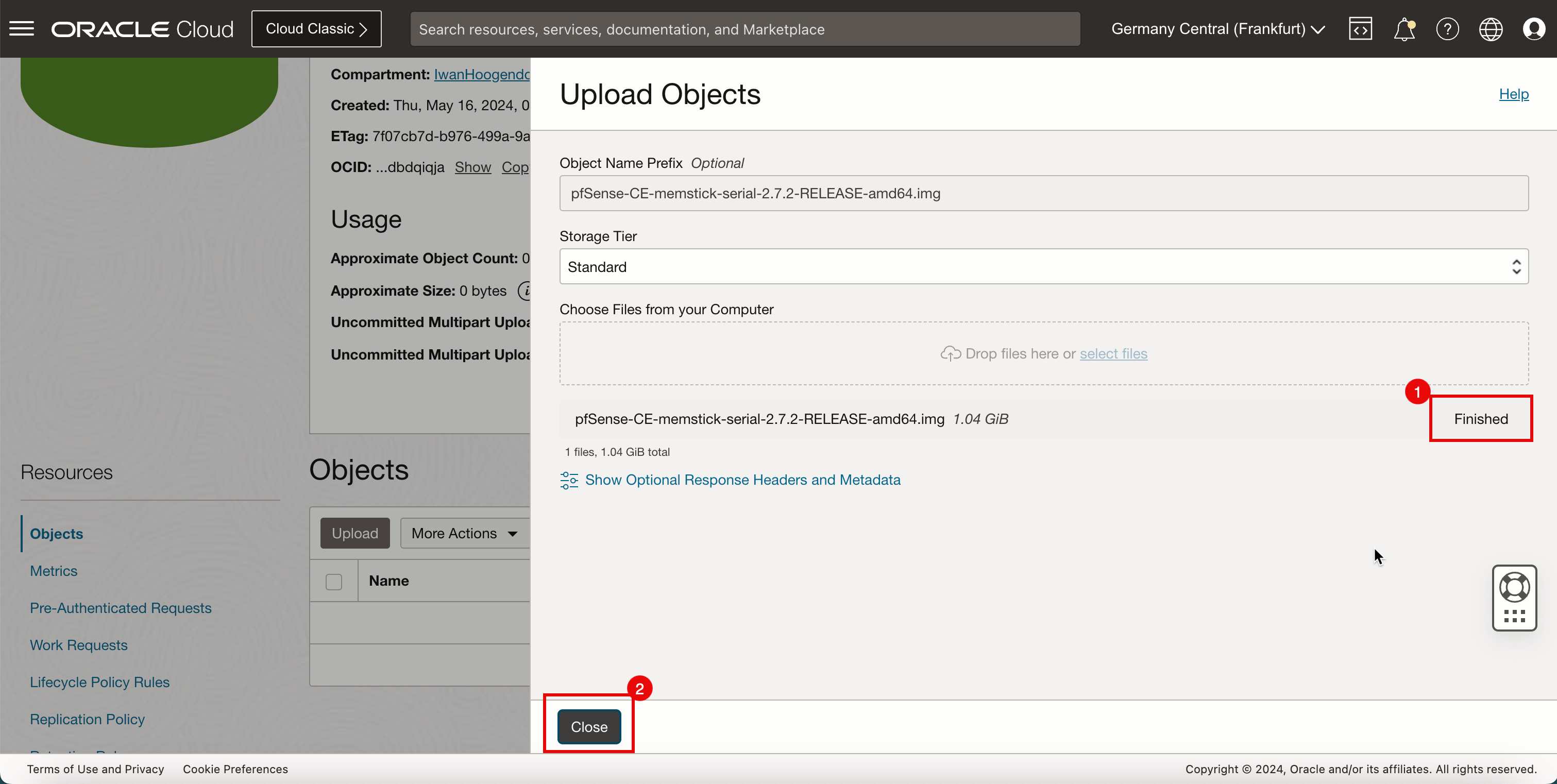

- Lorsque l'image pfSense est entièrement chargée, le statut de progression est Terminé.

- Cliquer sur Fermer.

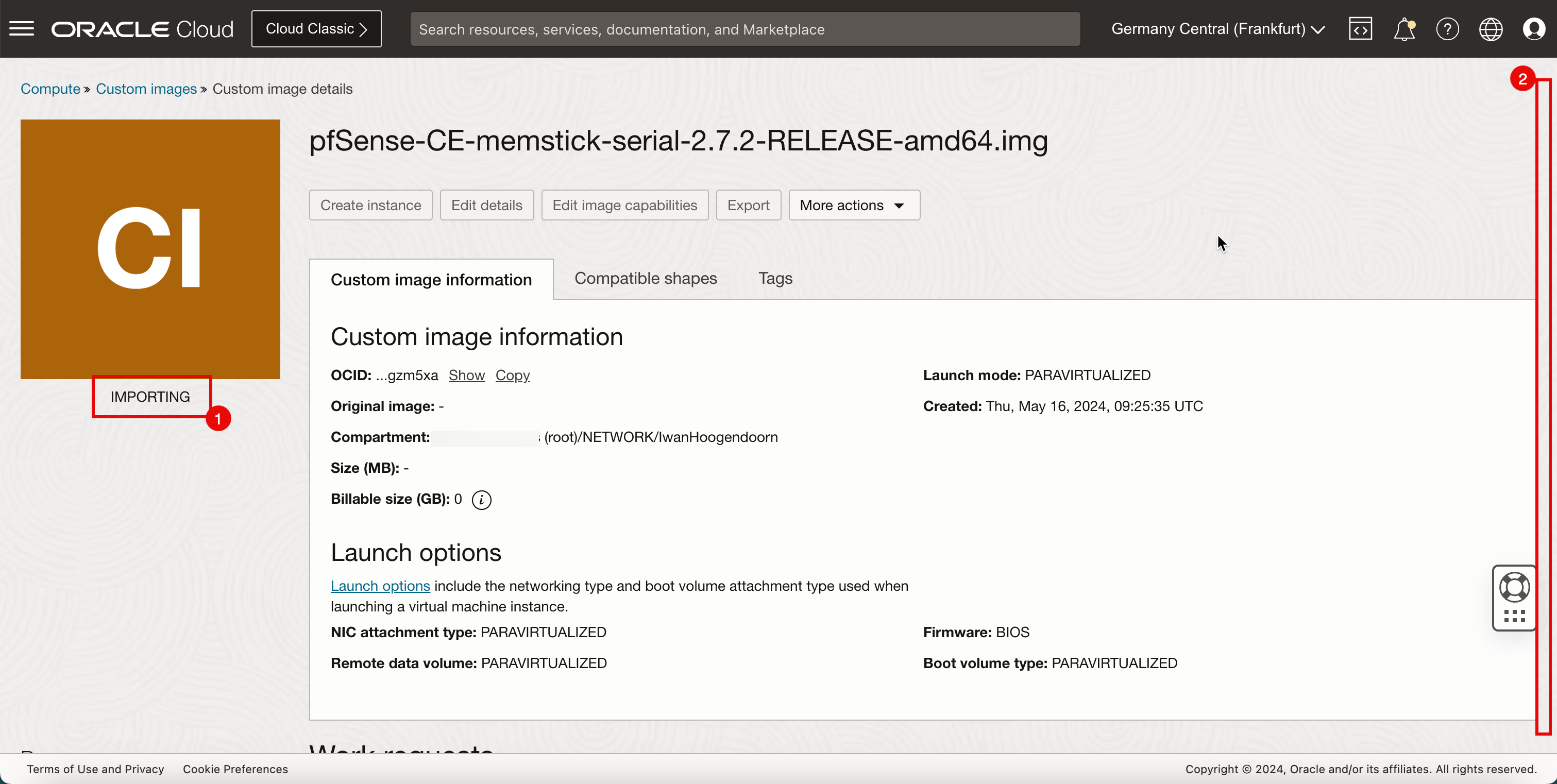

Tâche 4 : Créer une image personnalisée

Nous avons chargé l'image pfSense. Maintenant, nous devons créer une image OCI personnalisée à partir de cette image chargée. Cette image OCI personnalisée sera utilisée pour créer l'instance de pare-feu pfSense.

-

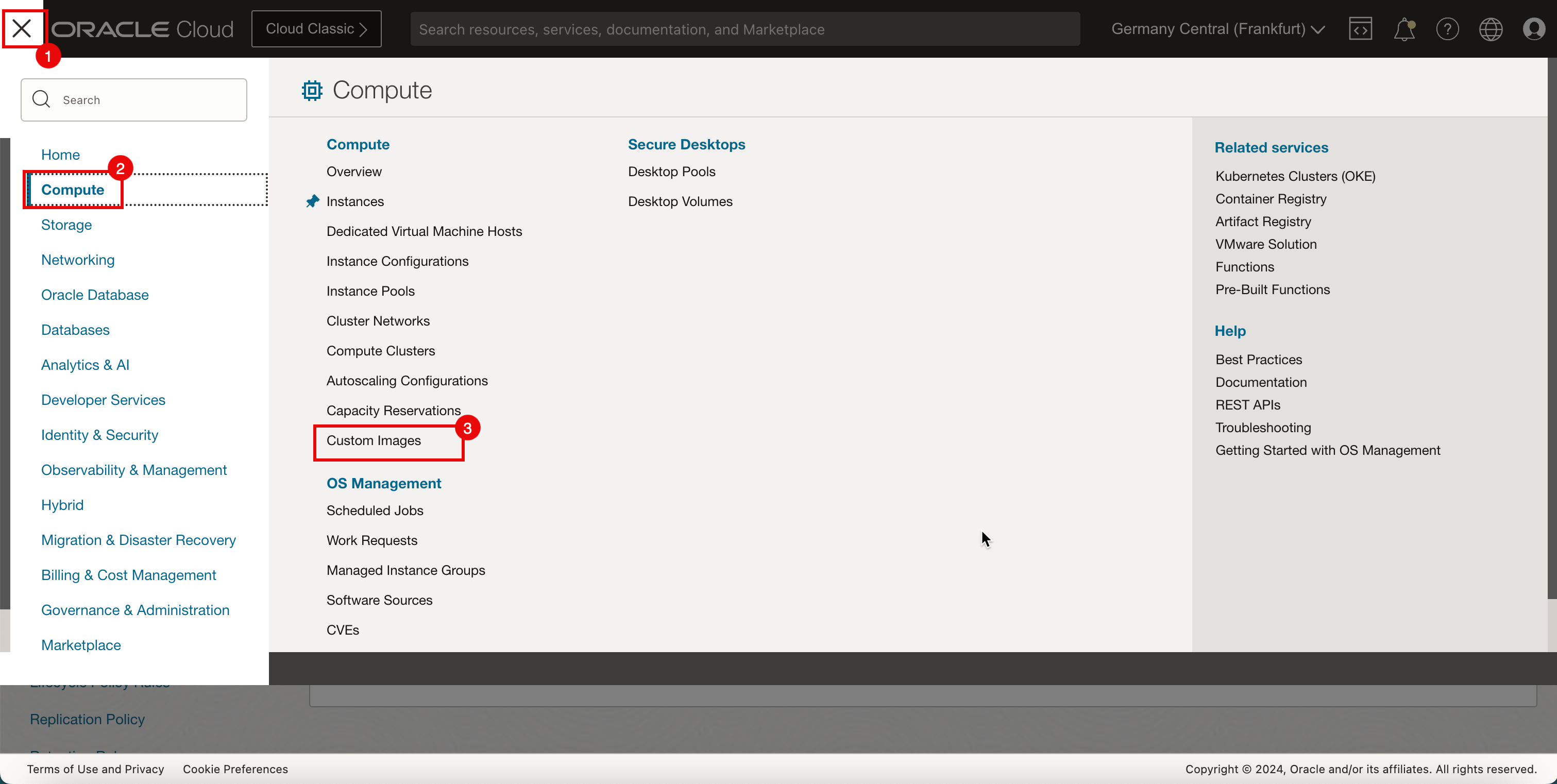

Créer une image personnalisée.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Calculer.

- Cliquez sur Image personnalisée.

-

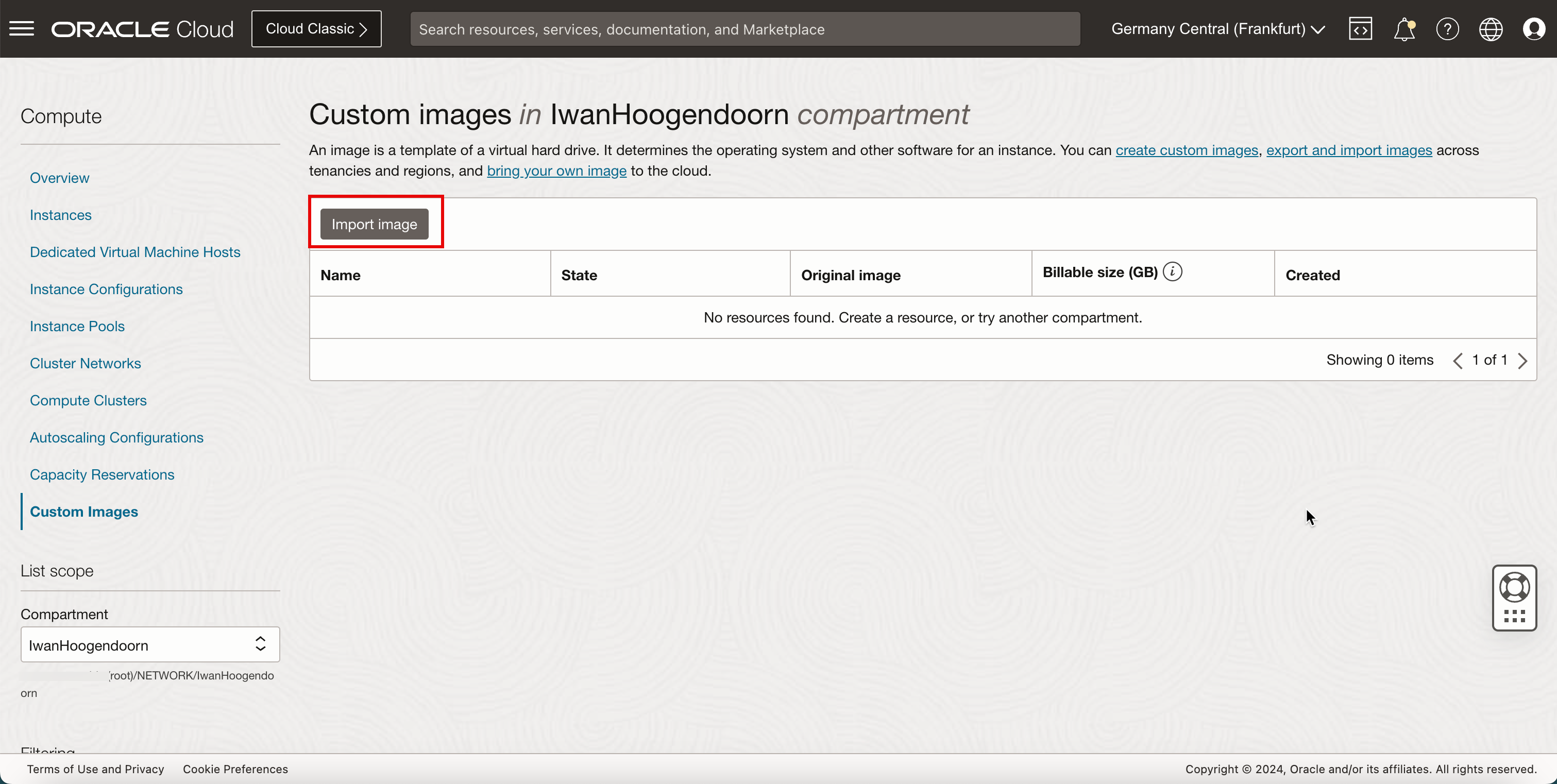

Cliquez sur Importer l'image.

-

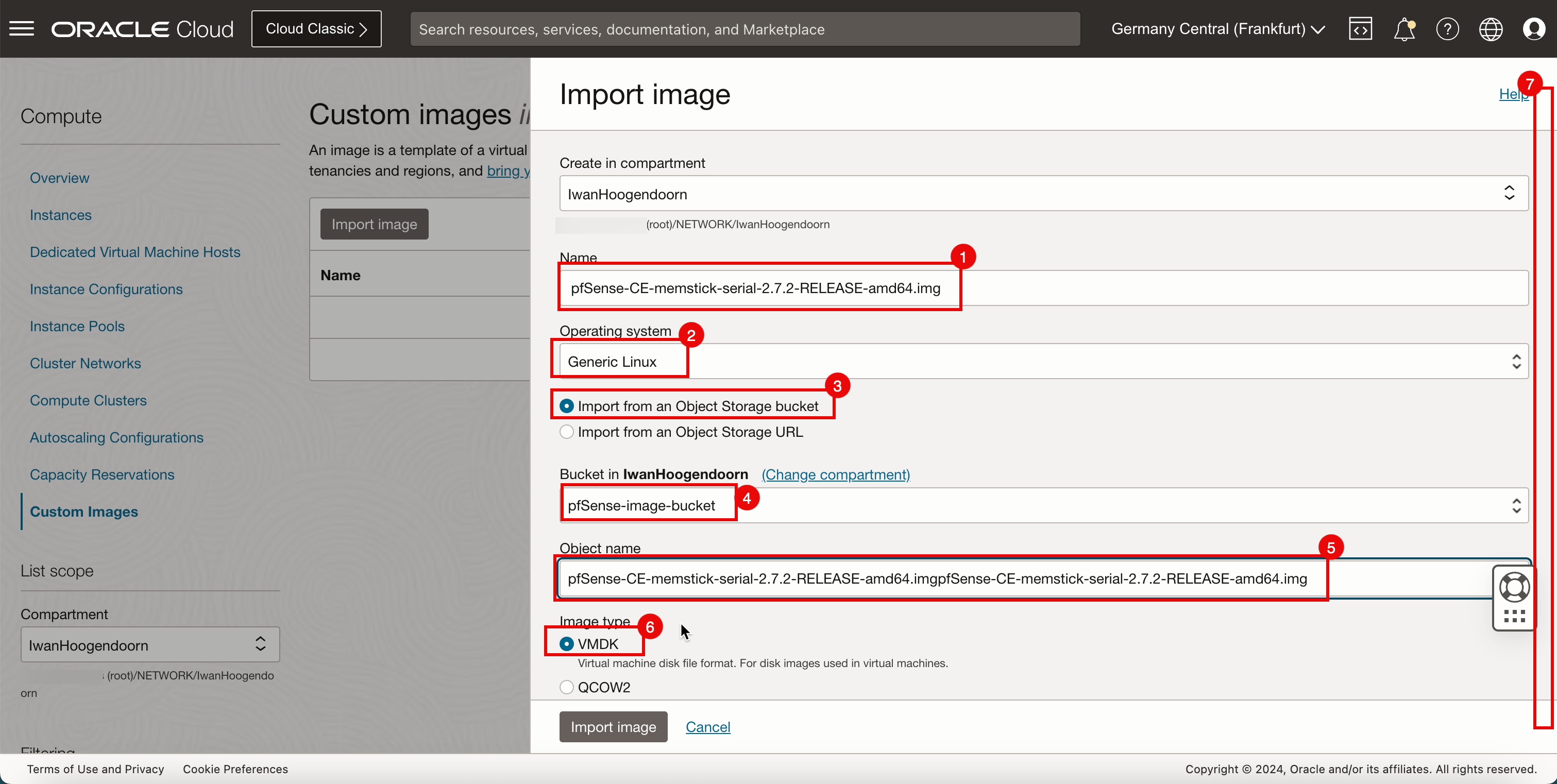

Dans la section Importer une image, entrez les informations suivantes.

- Entrez un nom.

- Sélectionnez Linux générique comme système d'exploitation.

- Sélectionnez Importer à partir d'un seau du service de stockage d'objets.

- Sélectionnez le seau de stockage dans lequel vous avez chargé l'image.

- Dans Nom d'objet, sélectionnez l'image pfSense.

- Sélectionnez VMDK comme type d'image.

- Faire défiler vers le bas.

-

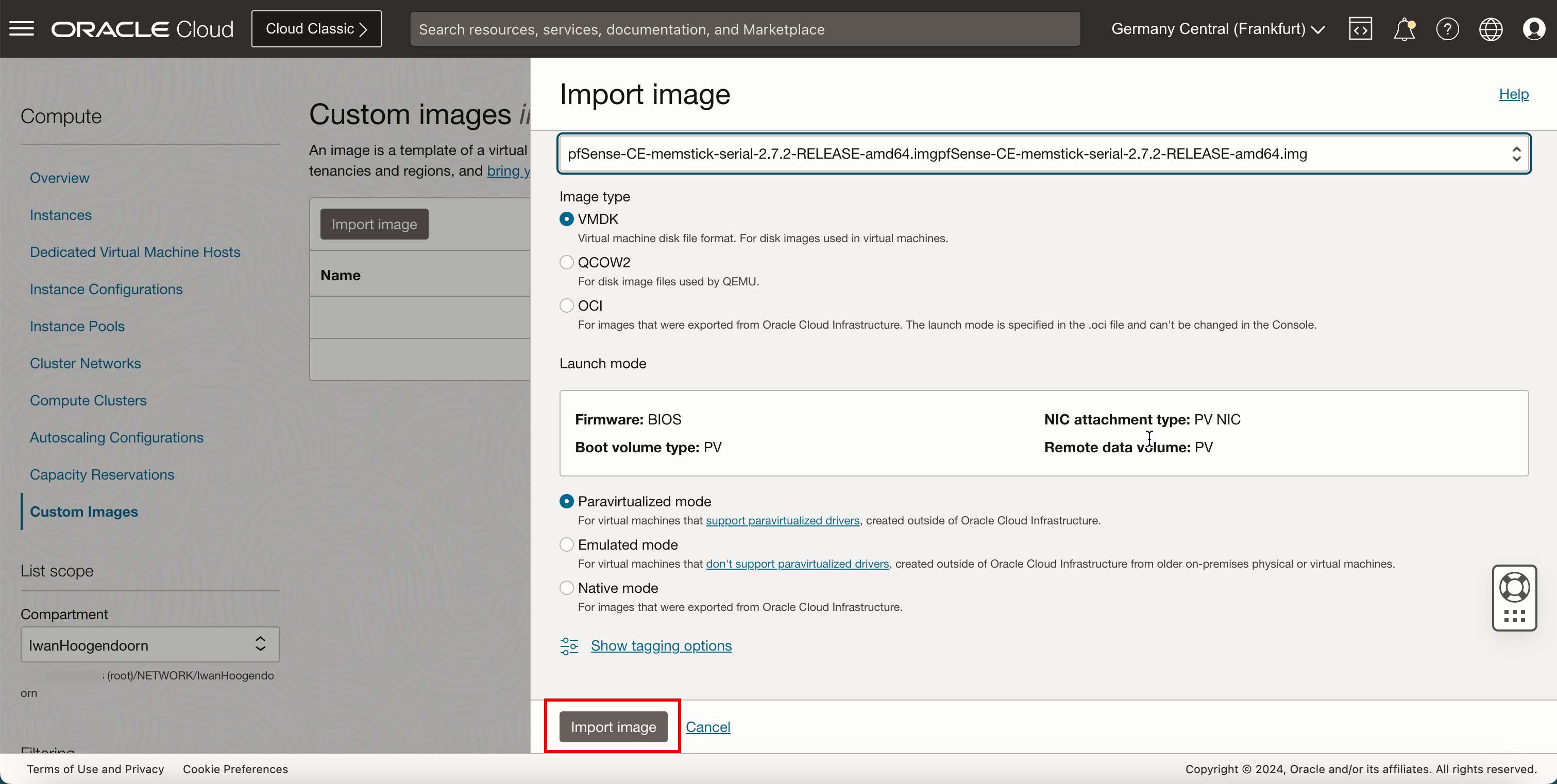

Conservez les autres champs par défaut et cliquez sur Importer l'image.

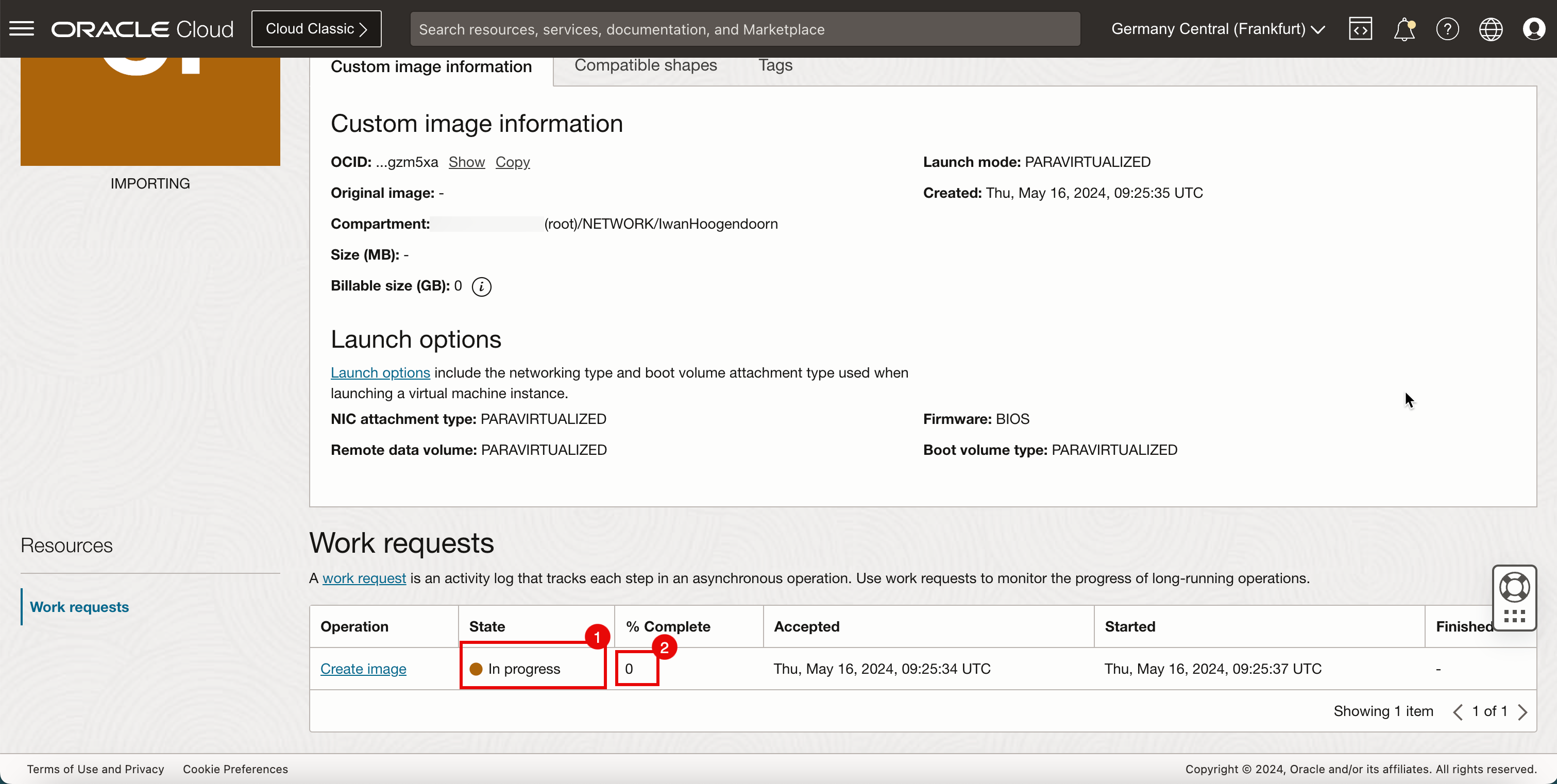

- Notez que le statut est IMPORTING.

- Faire défiler vers le bas.

- Notez que l'état est En cours.

- Surveillez la progression.

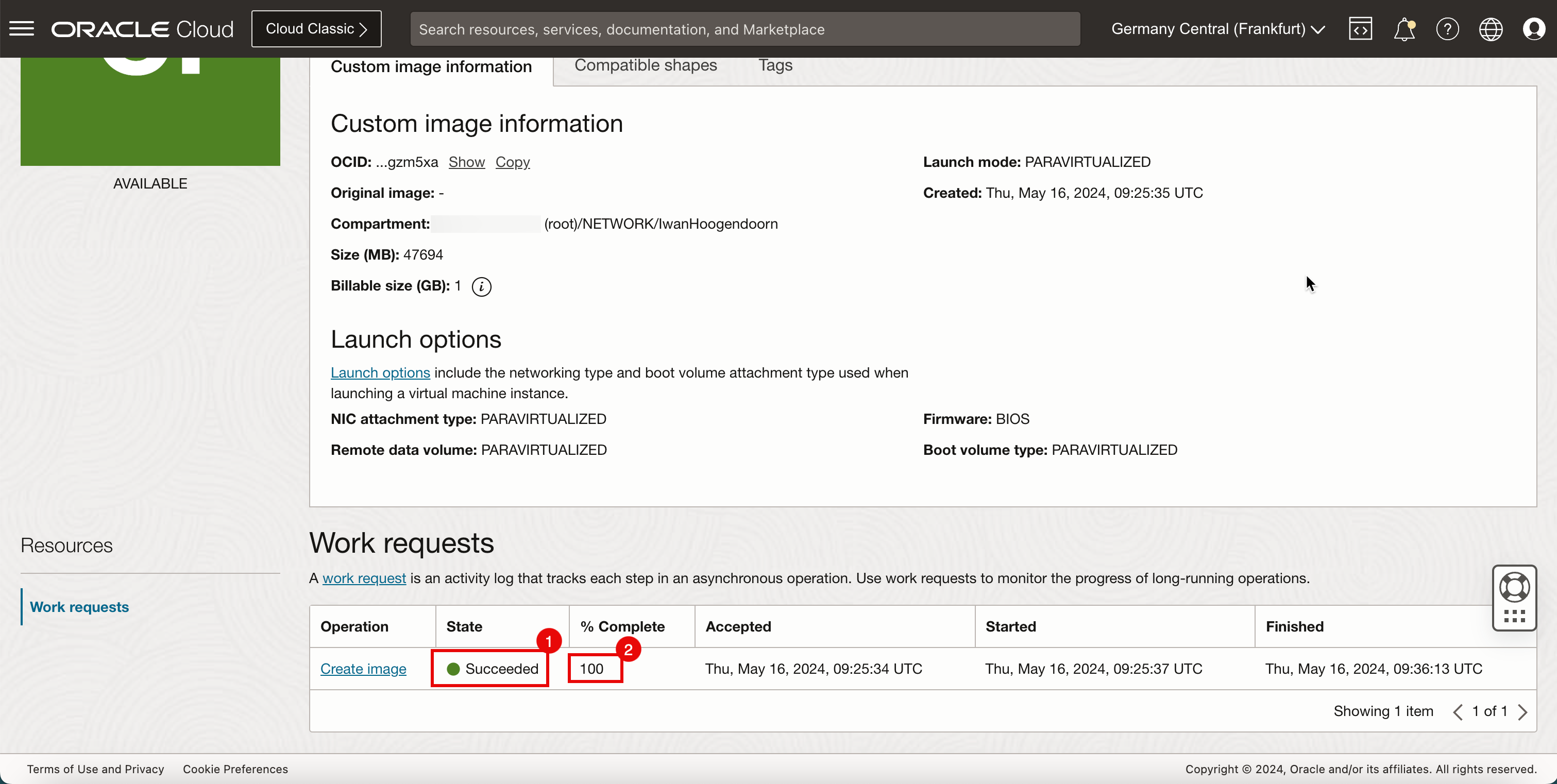

- Après quelques minutes, le statut est Disponible et passe à Réussite.

- Le % terminé sera 100%.

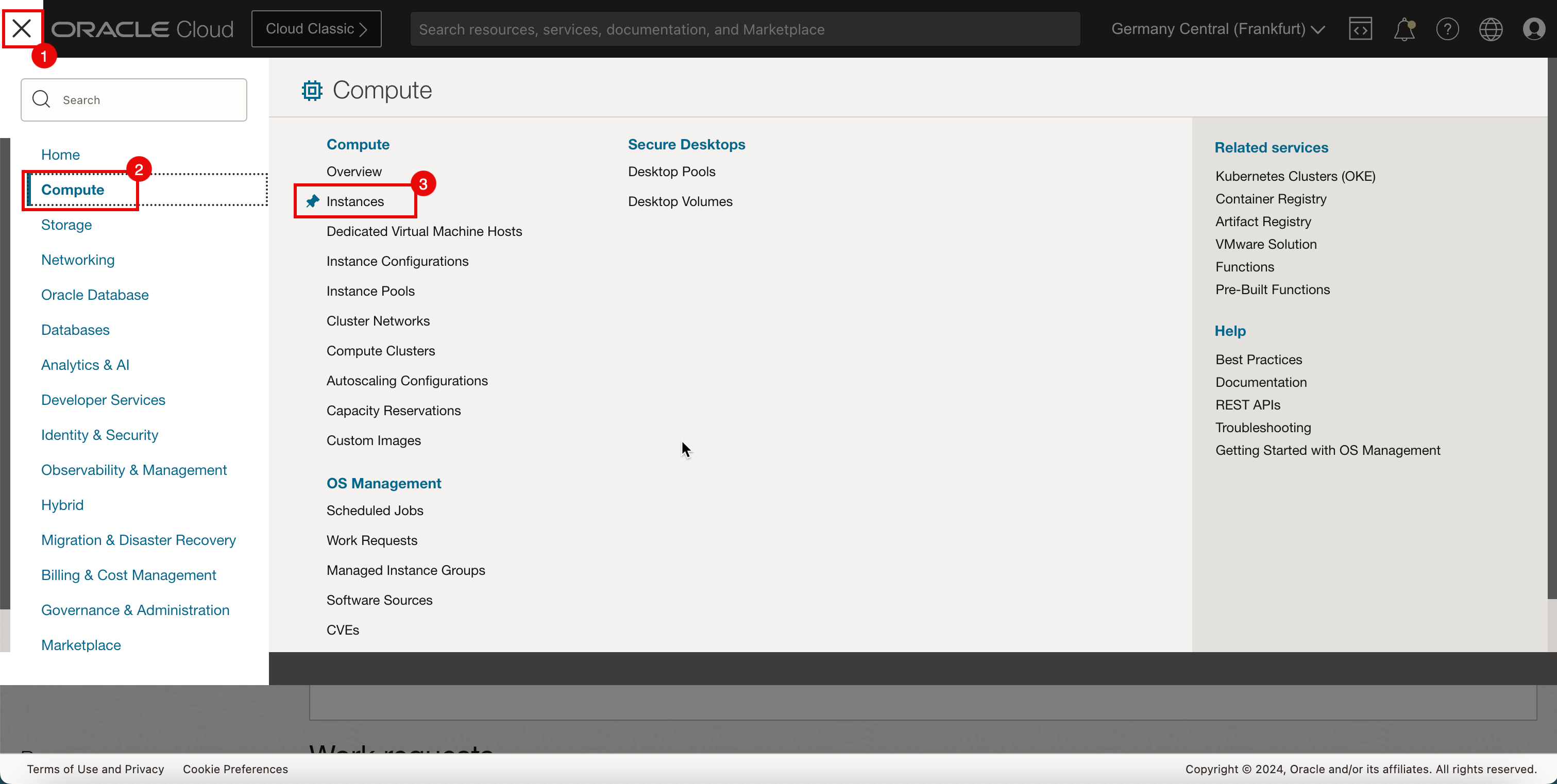

Tâche 5 : Créer une instance avec l'image pfSense personnalisée

-

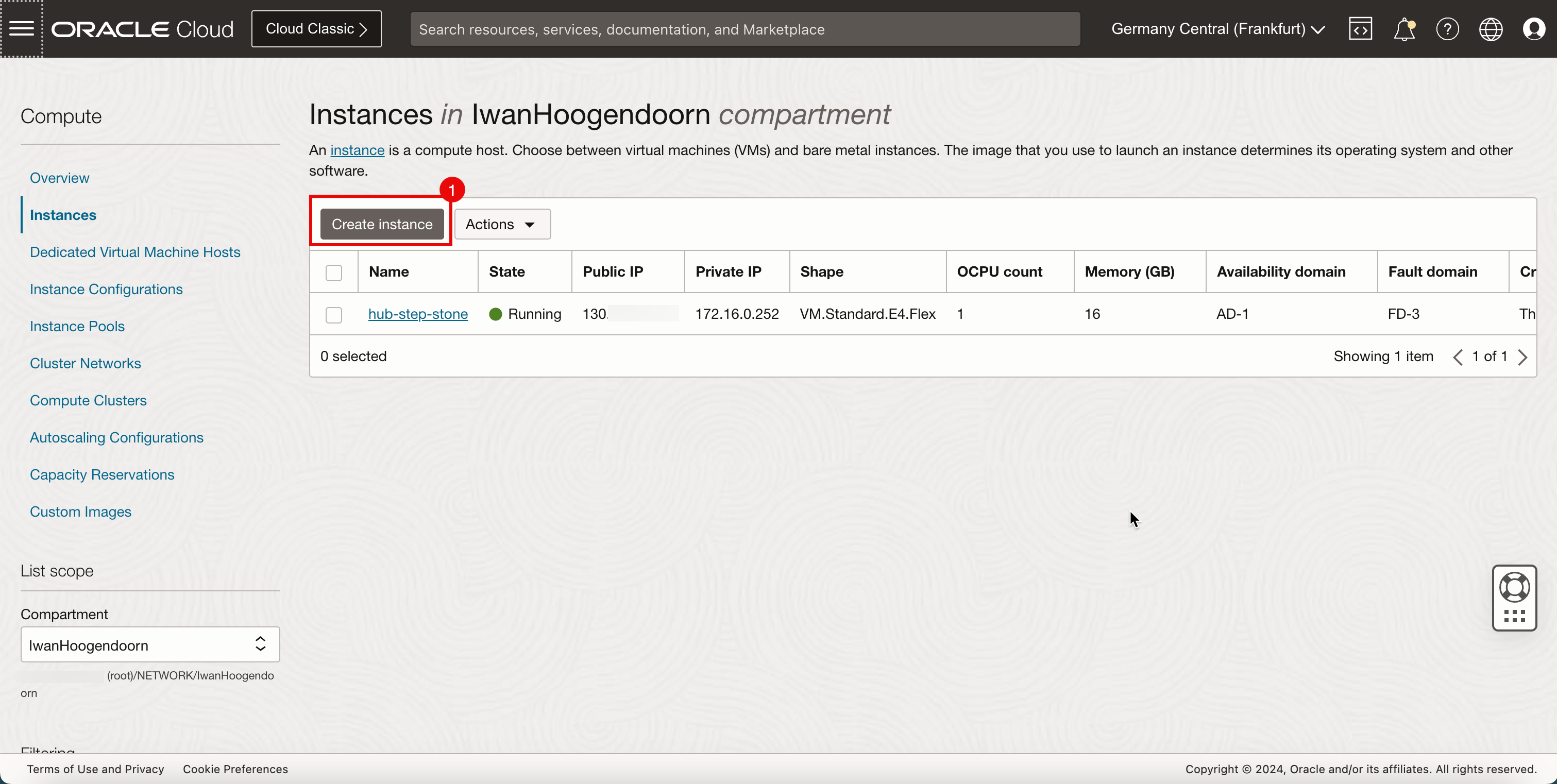

Créer une instance.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Calculer.

- Cliquez sur Instances.

- Cliquez sur Créer une instance.

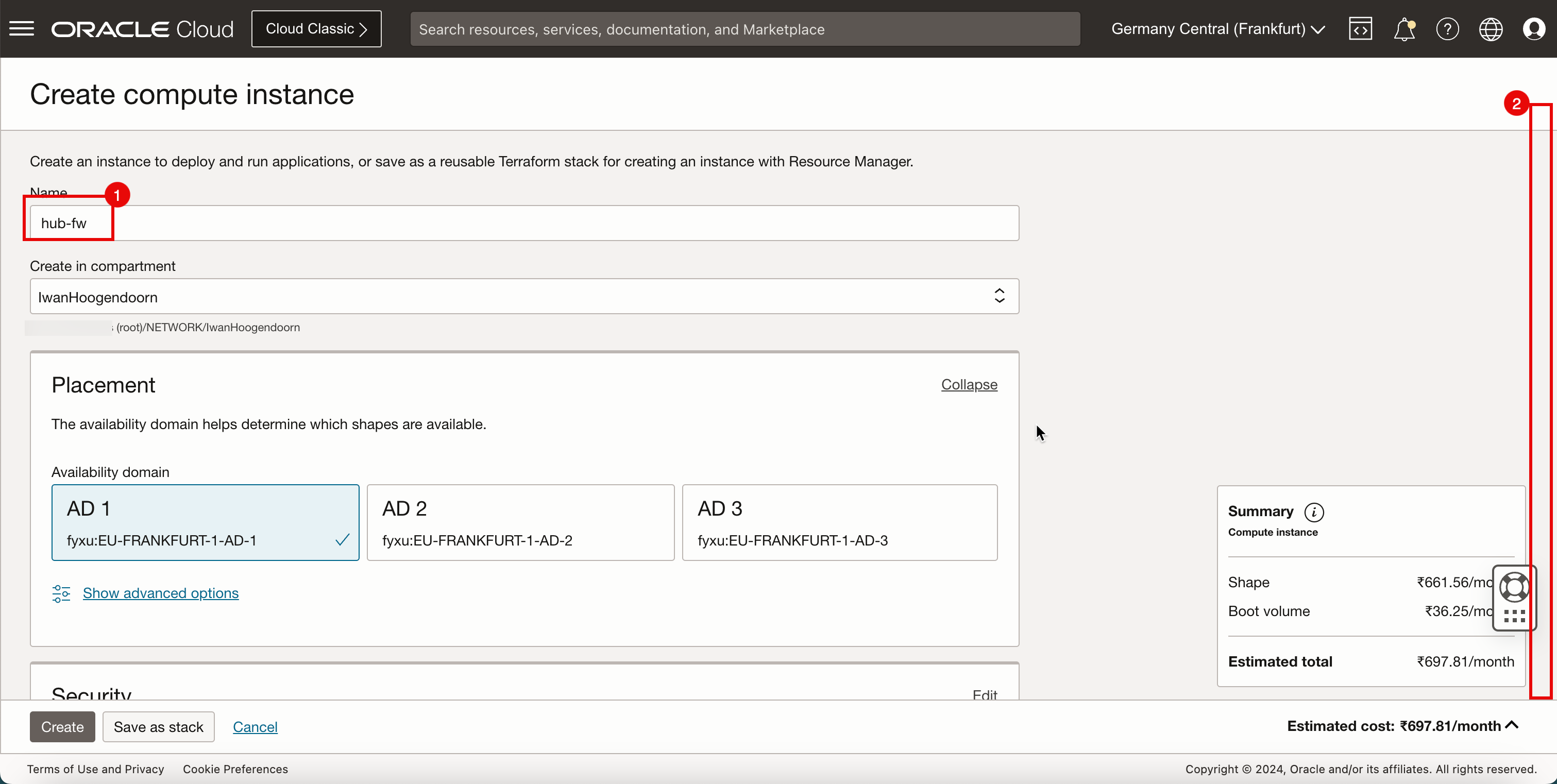

- Entrez le nom de l'instance.

- Faire défiler vers le bas.

-

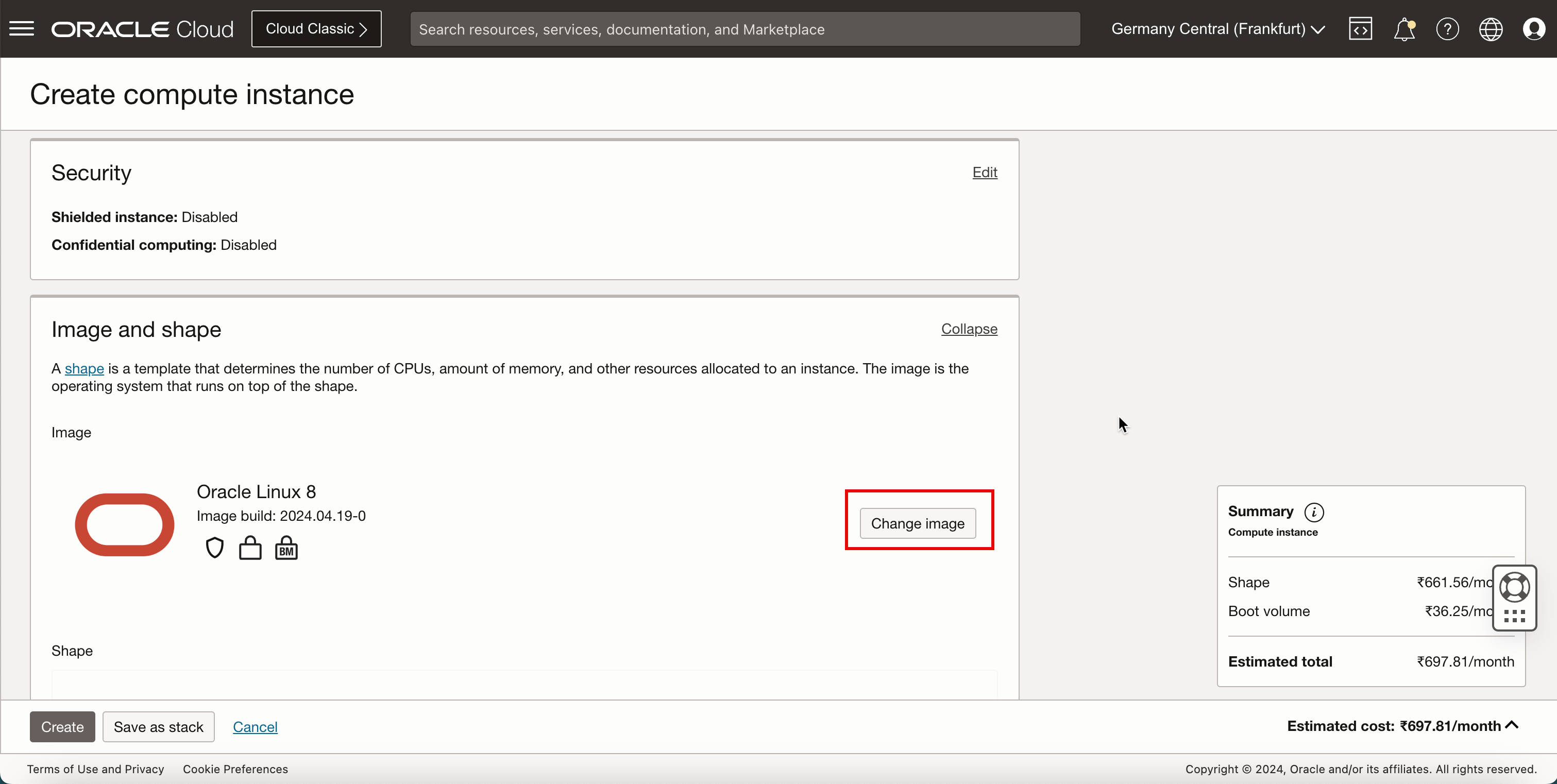

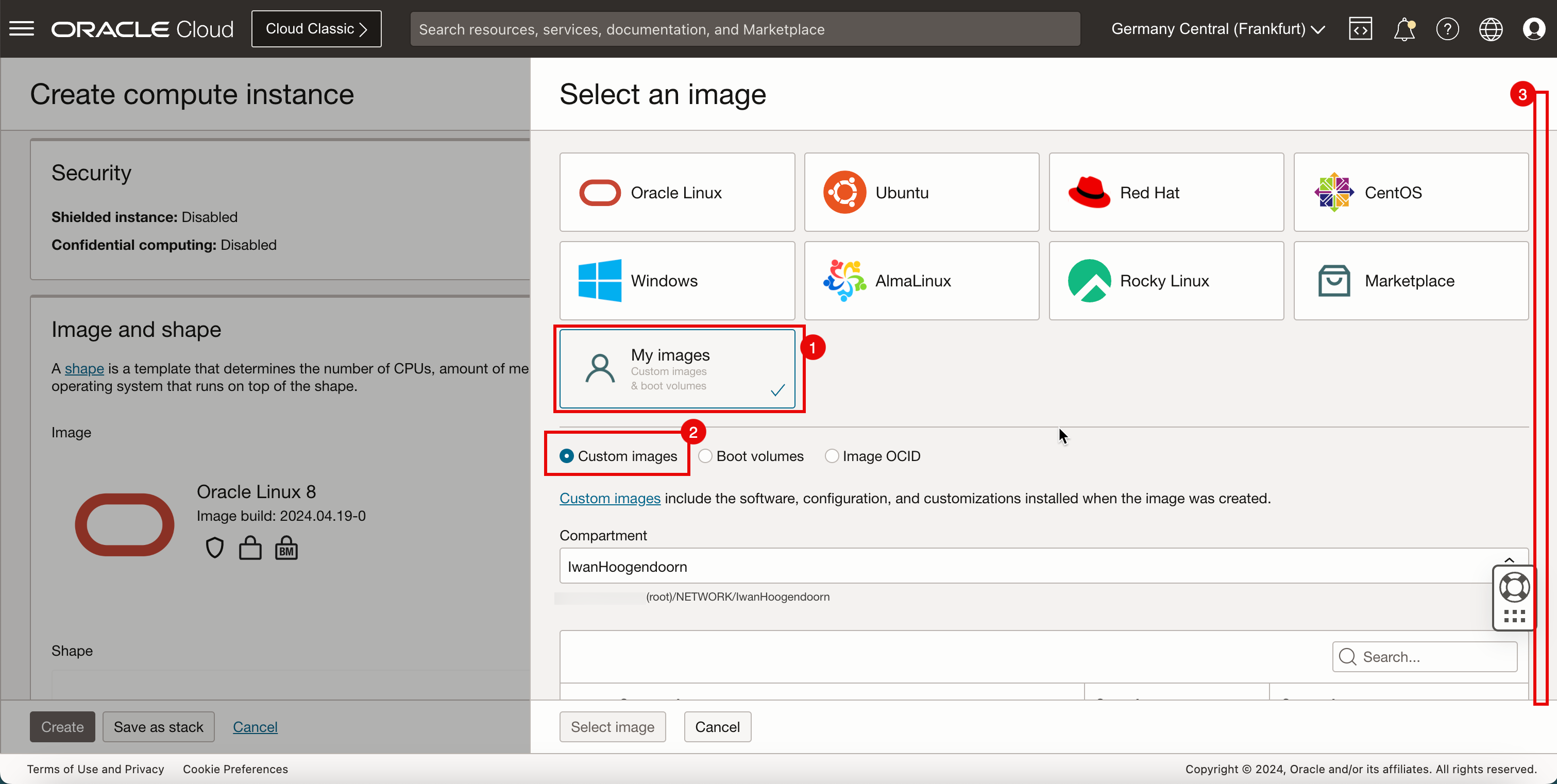

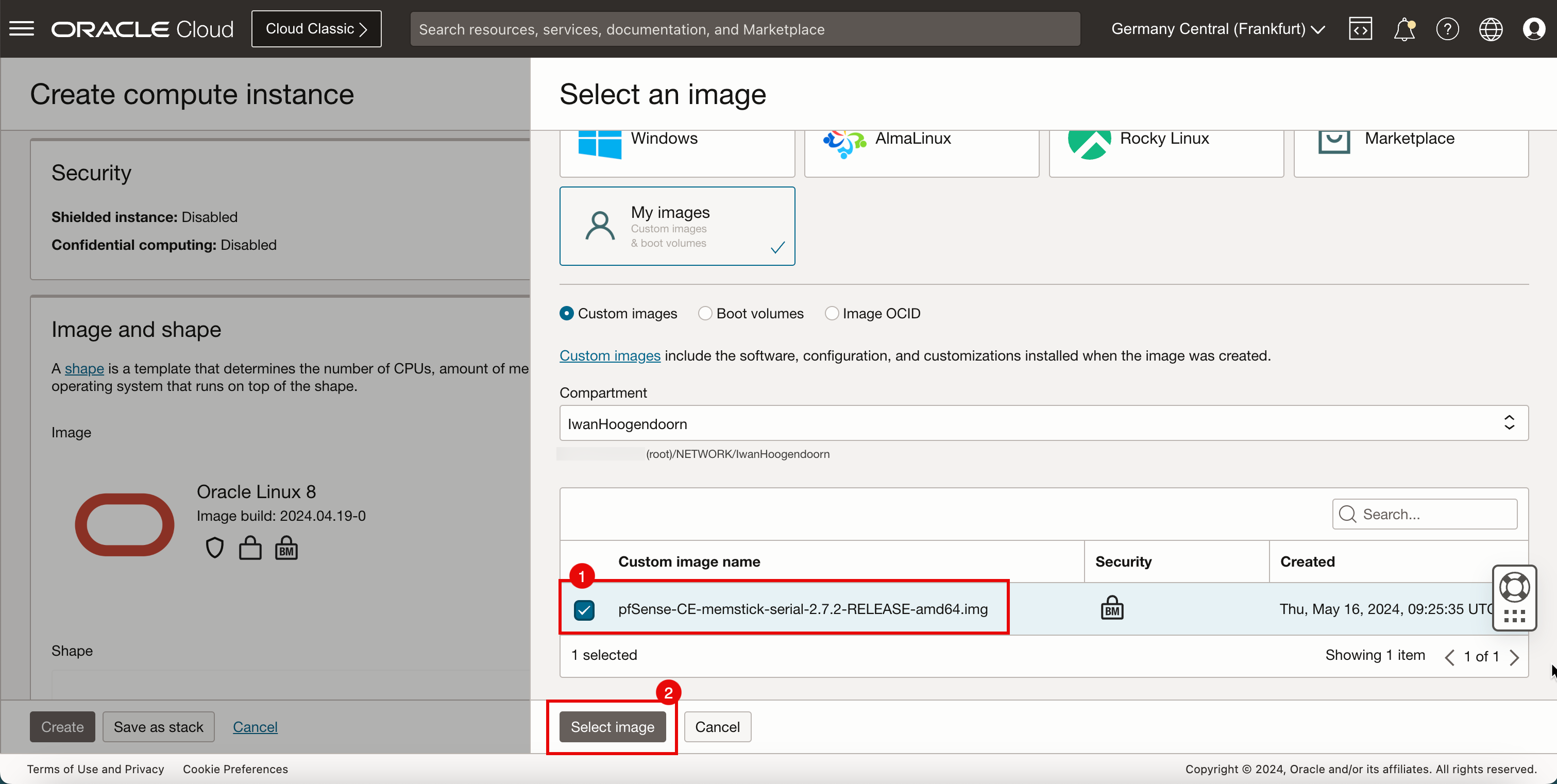

Cliquez sur Modifier l'image.

- Sélectionnez Mes images.

- Sélectionnez Images personnalisées.

- Faire défiler vers le bas.

- Sélectionnez l'image personnalisée créée dans la tâche 4.

- Cliquez sur Sélectionner une image.

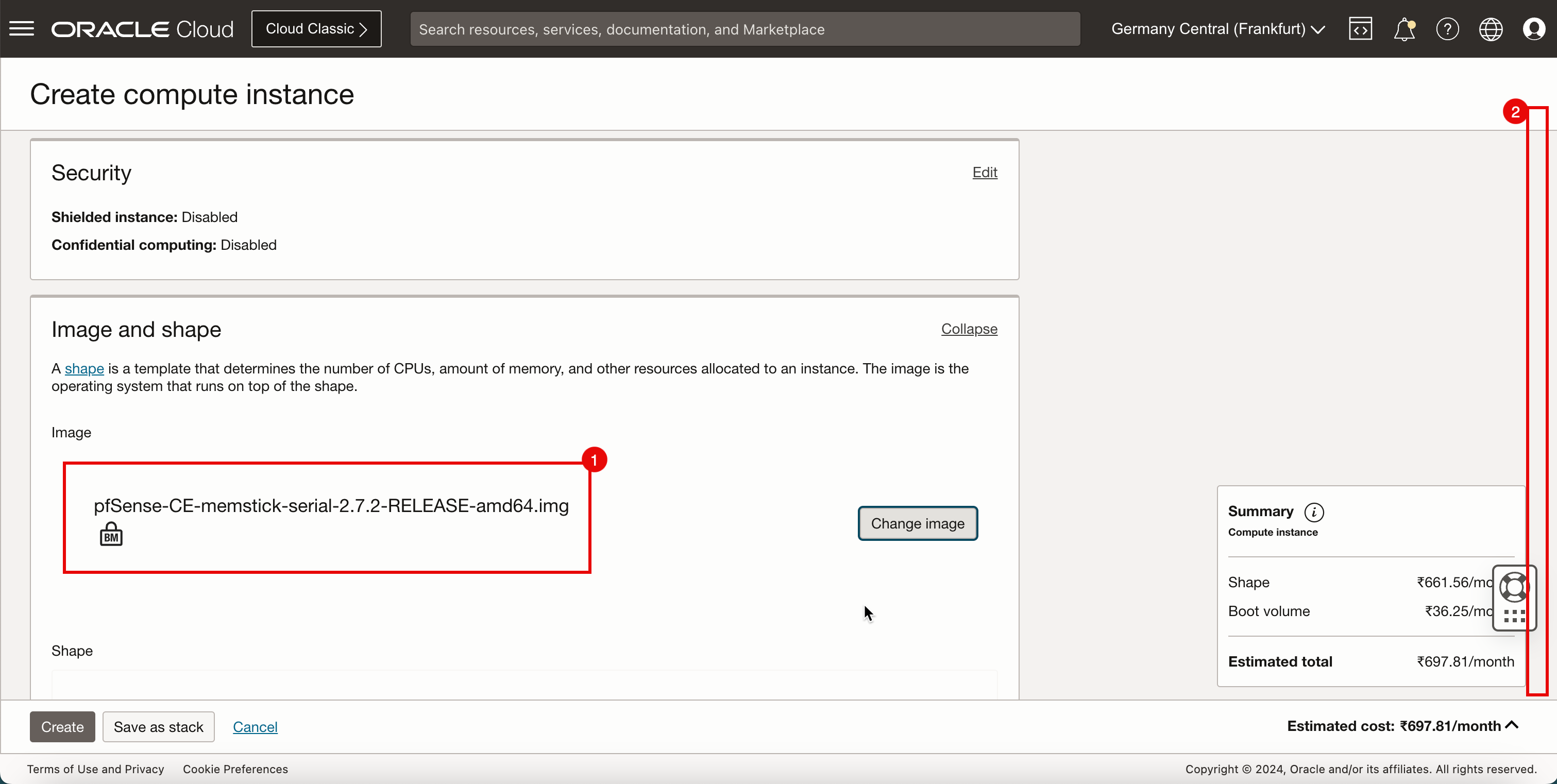

- Notez que l'image pfSense est sélectionnée.

- Faire défiler vers le bas.

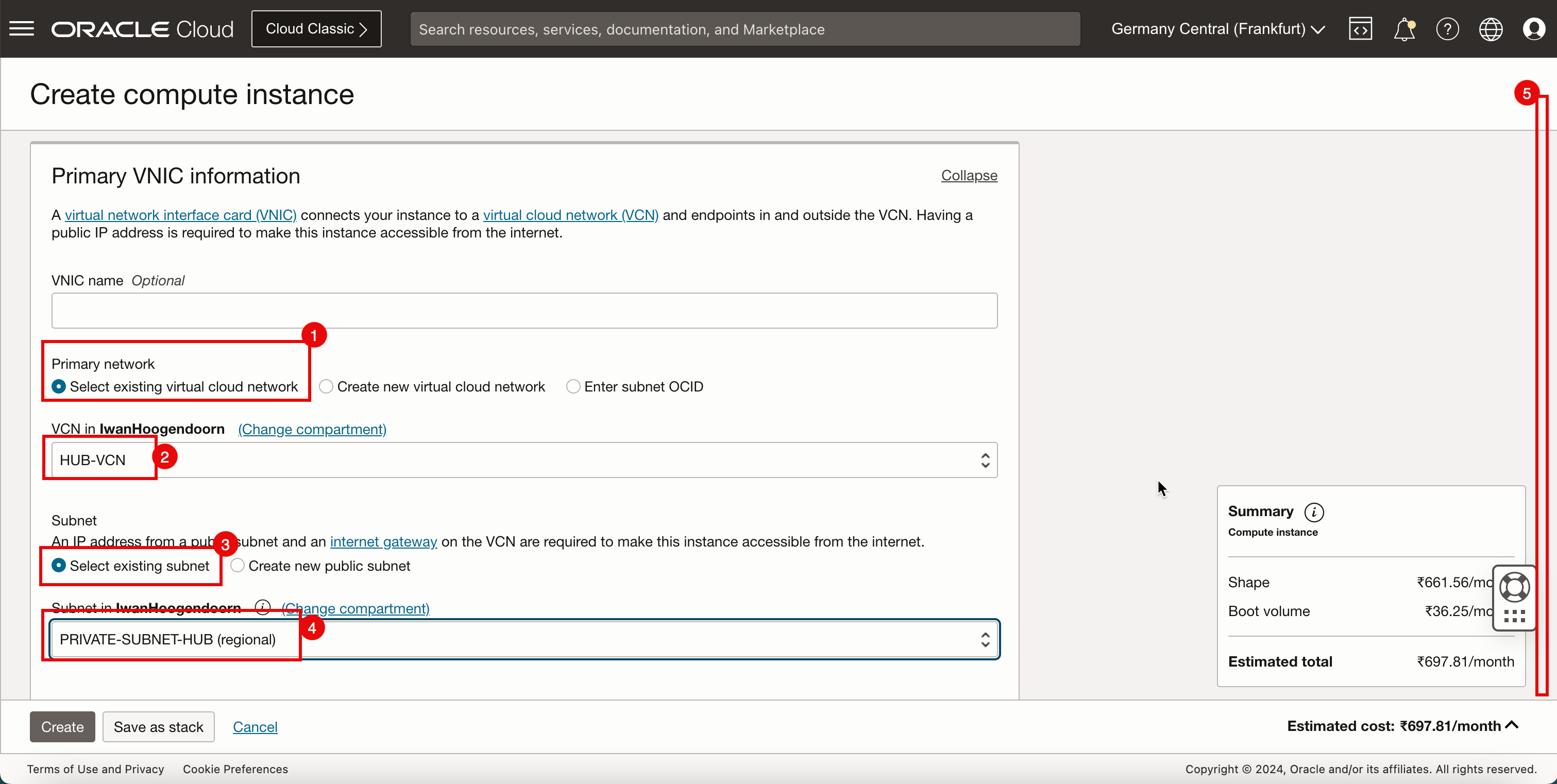

- Dans Réseau principal, sélectionnez Sélectionner un réseau en nuage virtuel existant.

- Sélectionnez le VCN que vous voulez attacher à l'instance pfSense.

- Dans le sous-réseau, sélectionnez un sous-réseau existant.

- Sélectionnez le sous-réseau que vous voulez attacher à l'instance pfSense.

- Faire défiler vers le bas.

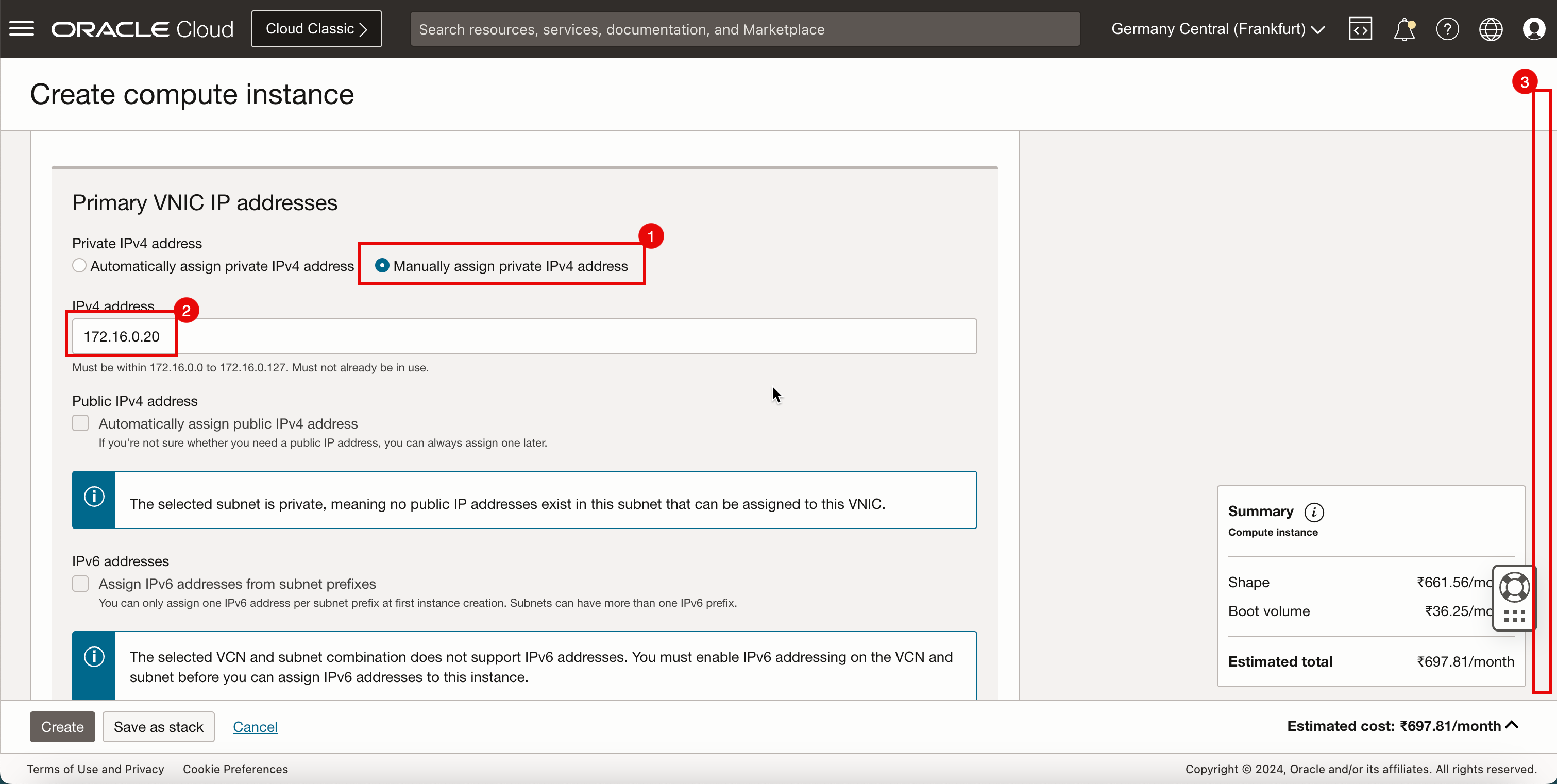

- Sélectionnez Affecter manuellement une adresse IPv4 privée.

- Entrez une adresse IPv4.

- Faire défiler vers le bas.

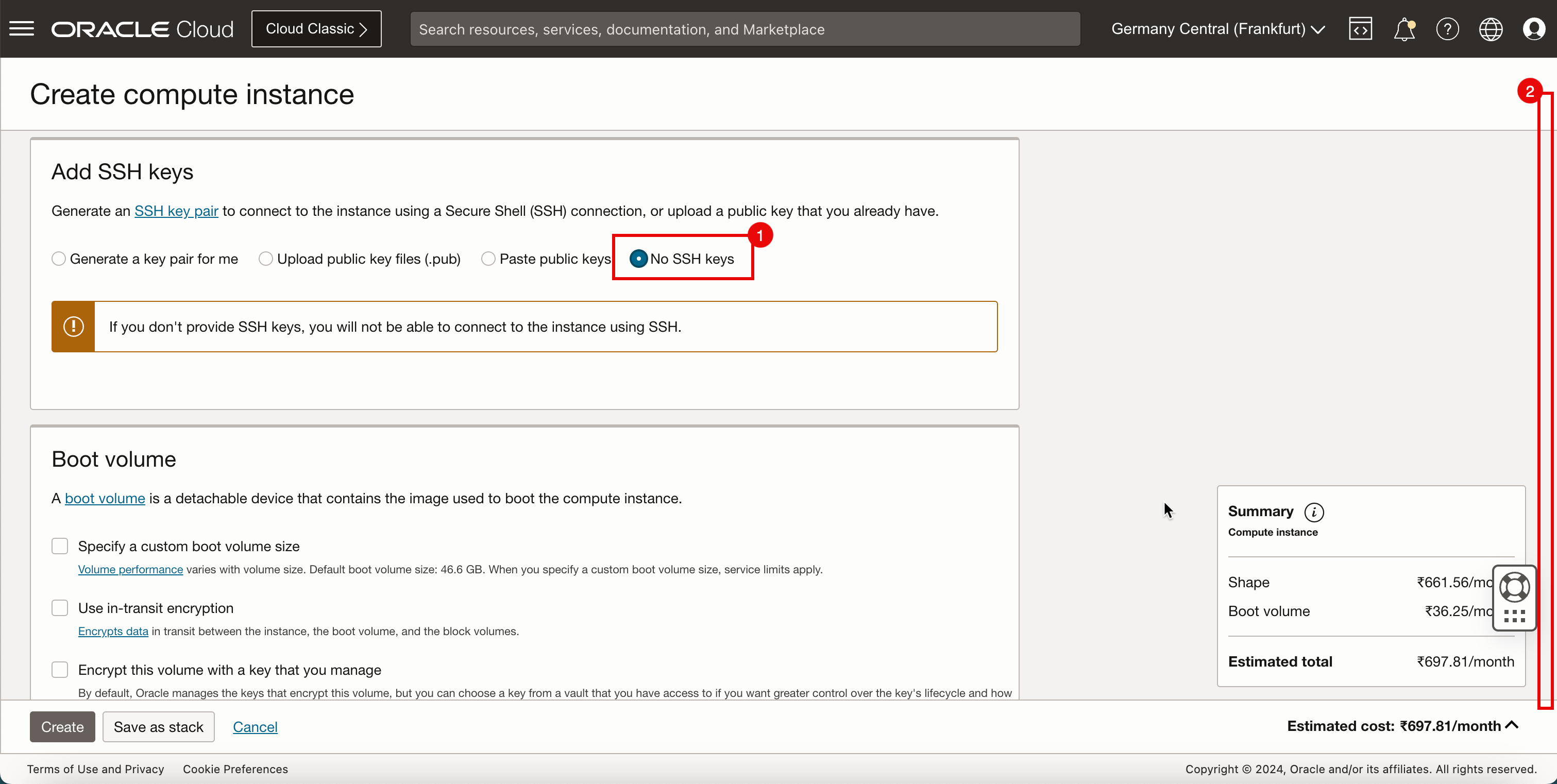

- Sélectionnez Aucune clé SSH.

- Faire défiler vers le bas.

-

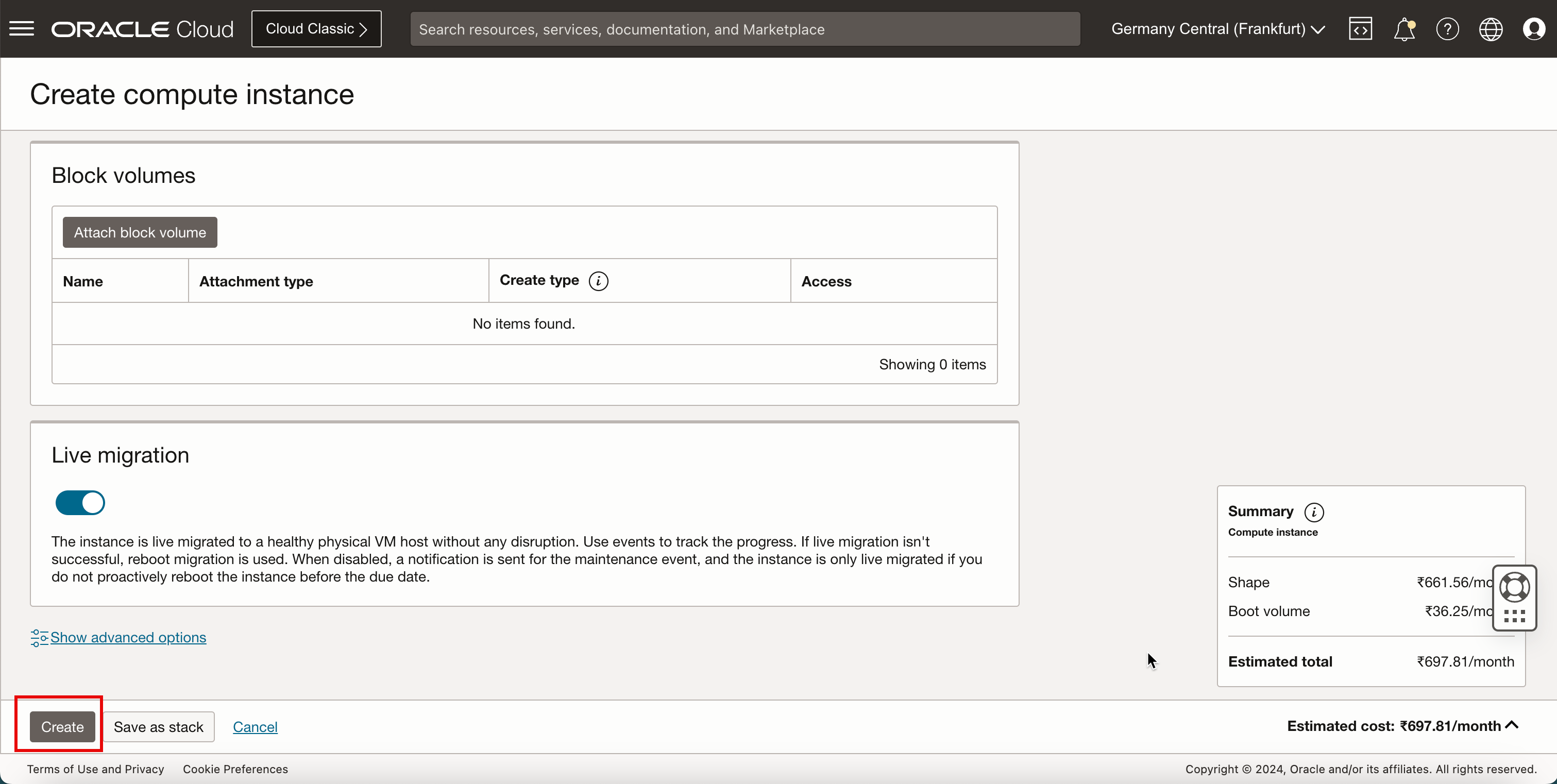

Cliquez sur Créer.

-

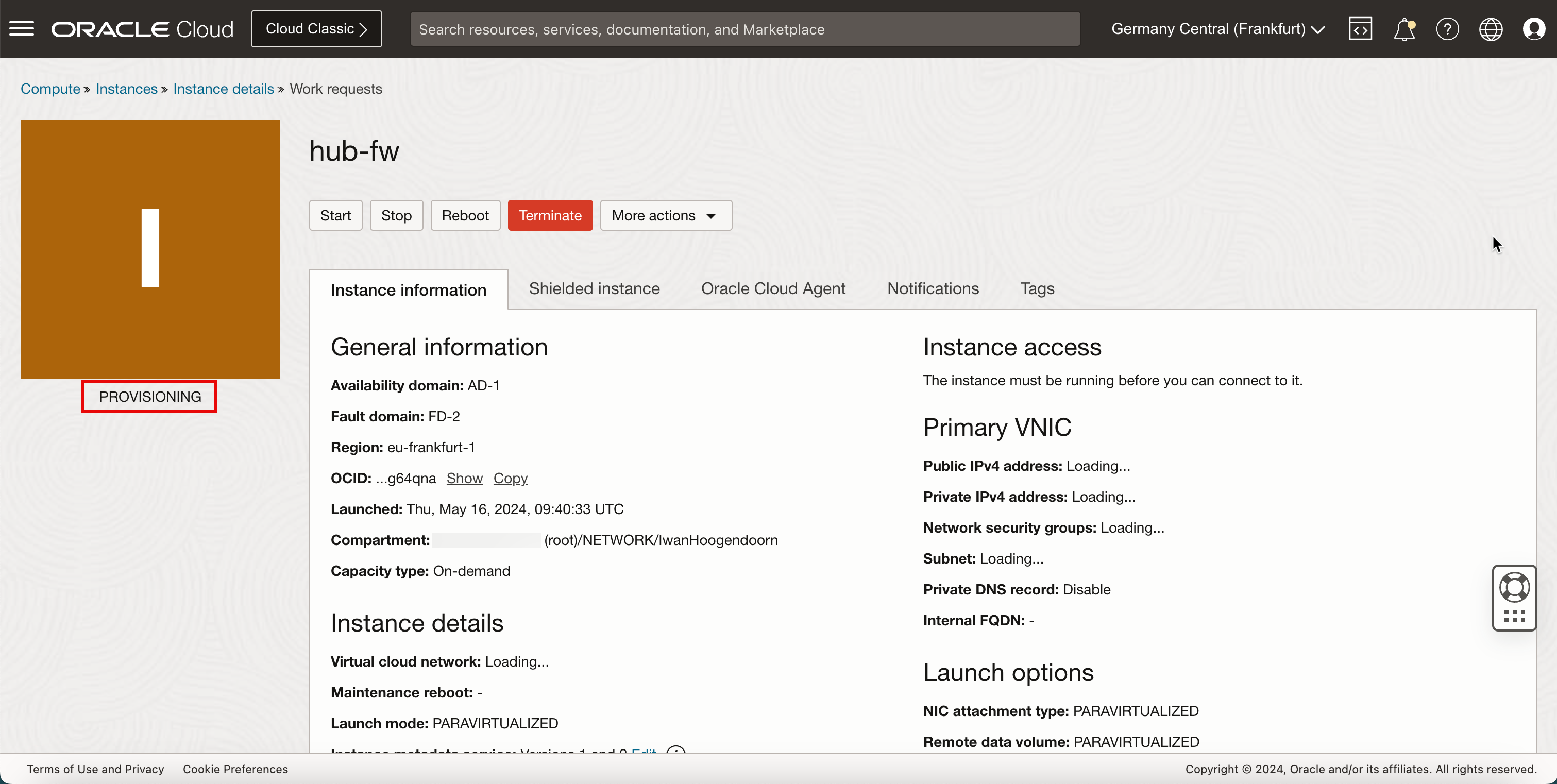

Notez que le statut est Provisionnement.

-

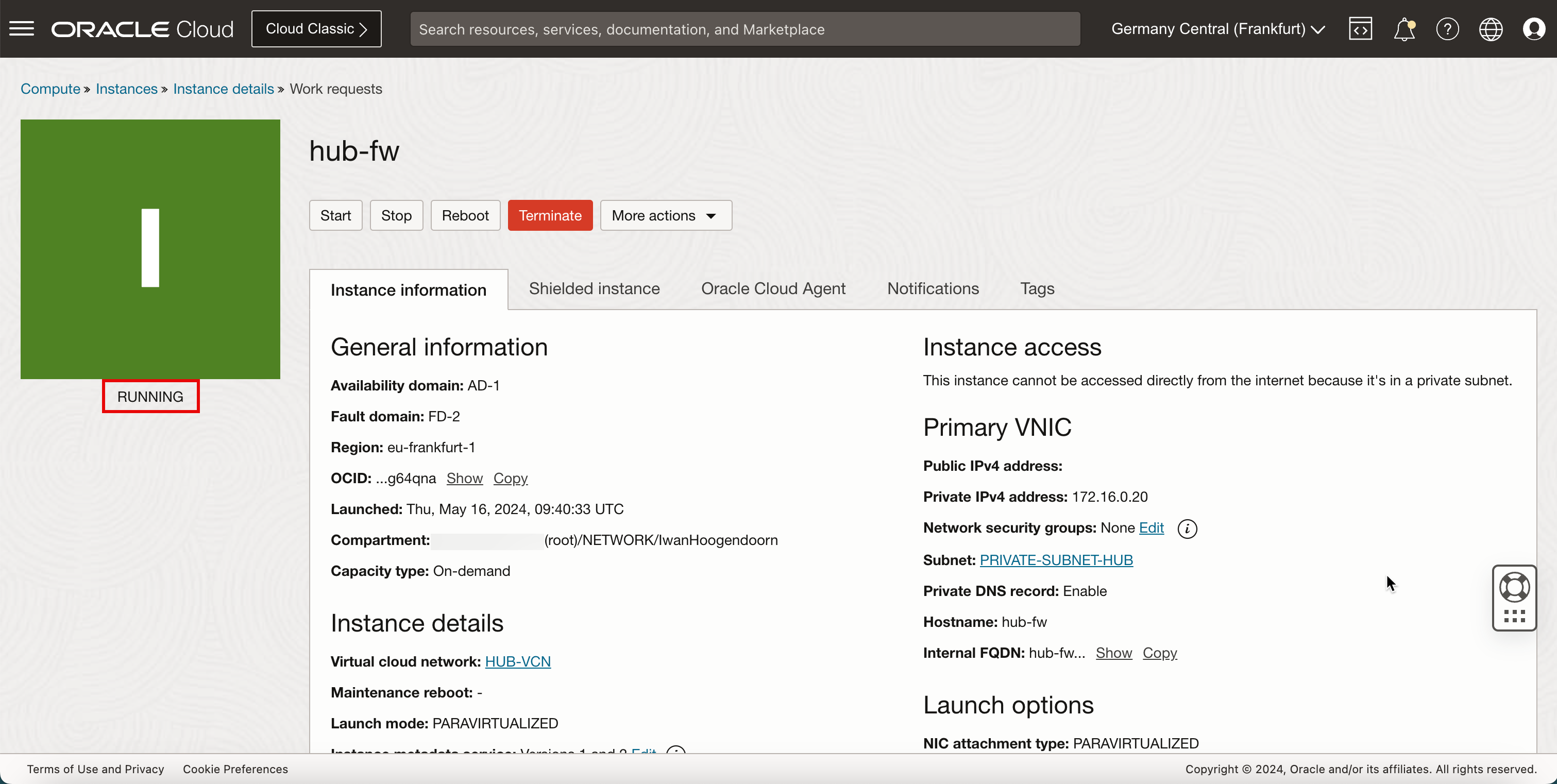

Au bout de quelques minutes, le statut passe à Exécution.

-

L'image suivante illustre la représentation visuelle de ce que vous avez créé.

Tâche 6 : Installer pfSense sur l'instance

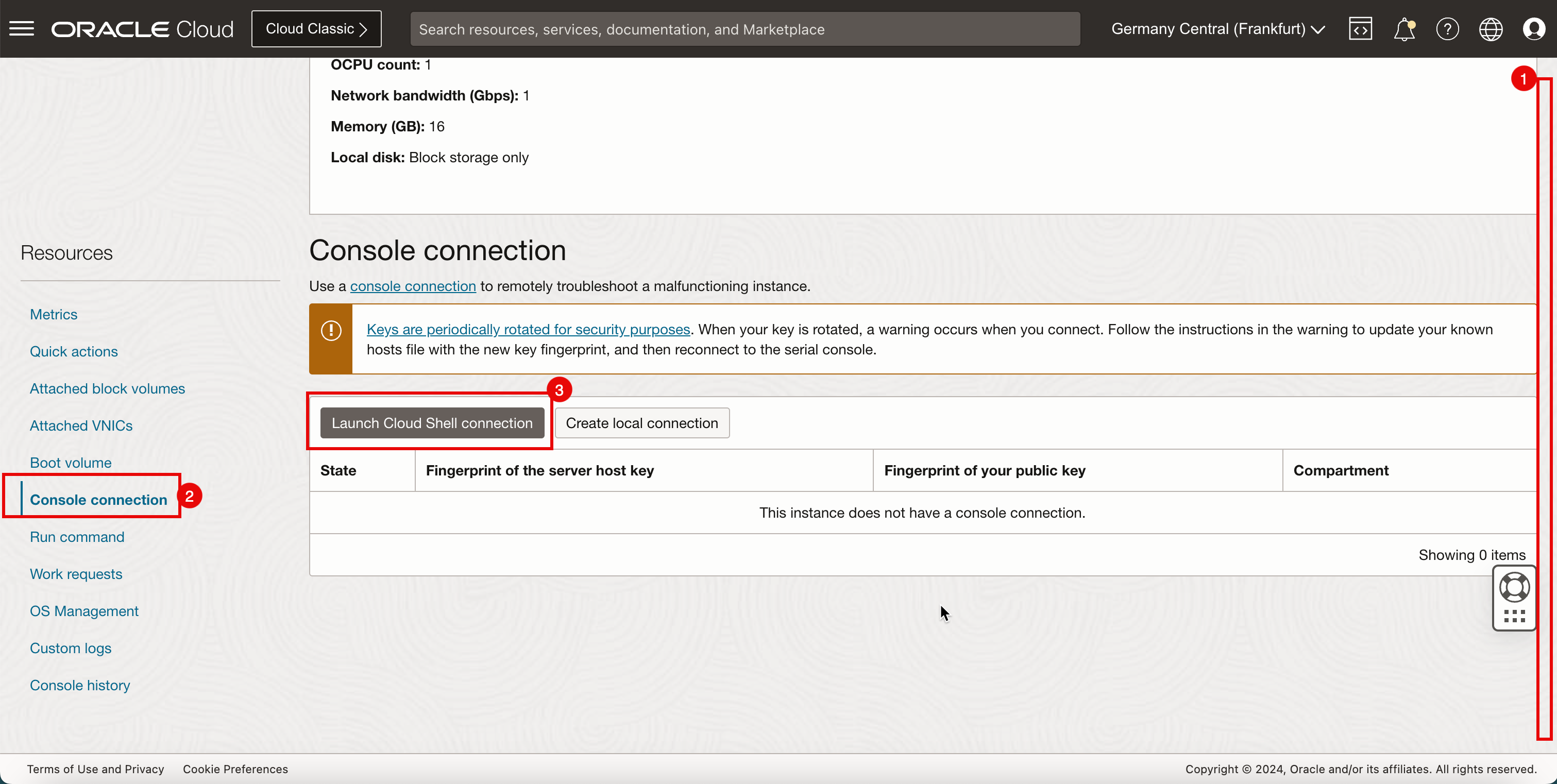

Nous devons effectuer l'installation et la configuration initiales du pare-feu pfSense. Nous avons déjà l'instance en cours d'exécution.

-

Pour installer le logiciel de pare-feu pfSense, nous devons créer une connexion à la console.

- Faire défiler vers le bas.

- Cliquez sur Connexion à la console.

- Cliquez sur Lancer la connexion Cloud Shell.

-

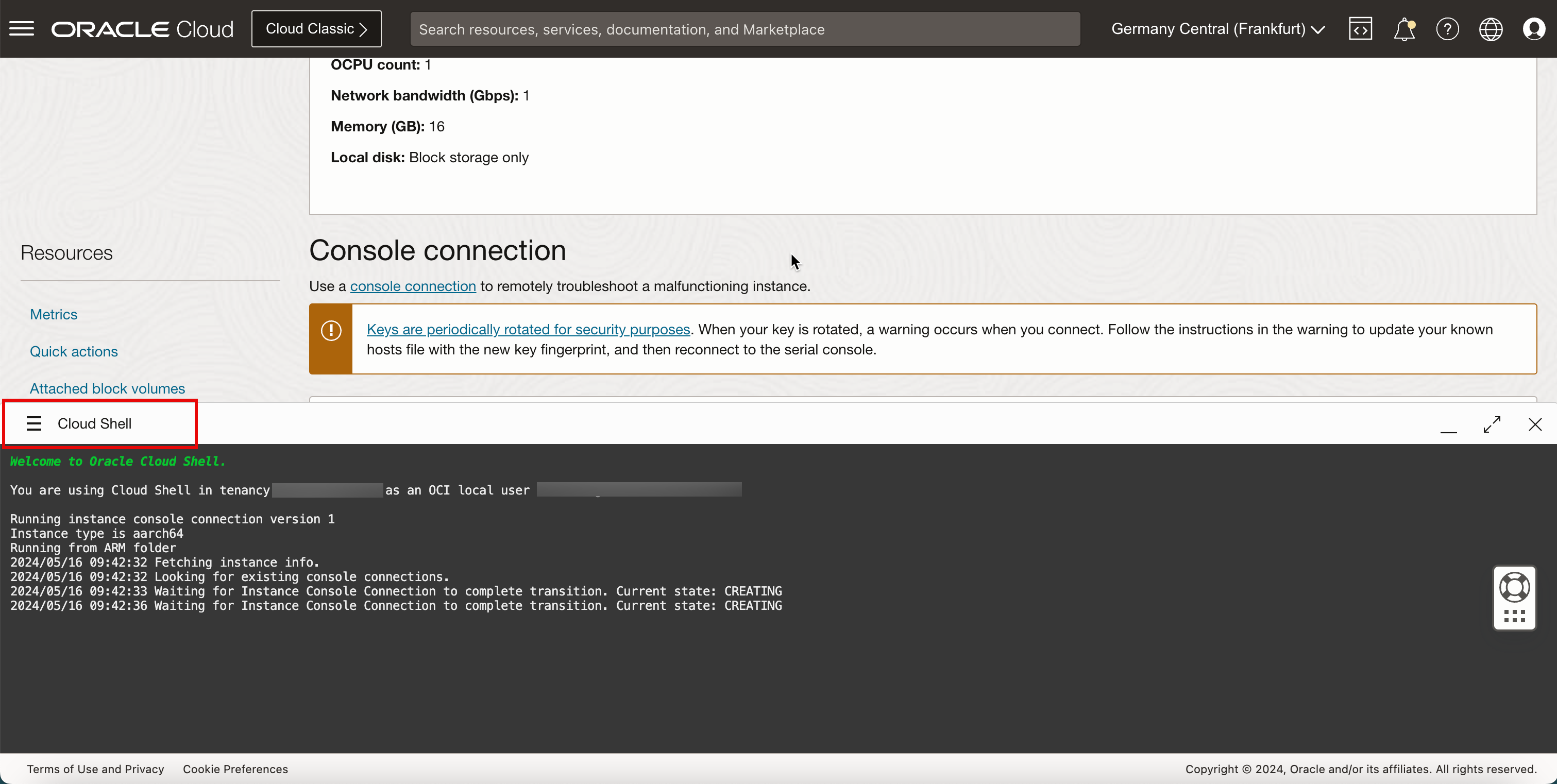

Notez que la fenêtre Cloud Shell s'ouvrira.

-

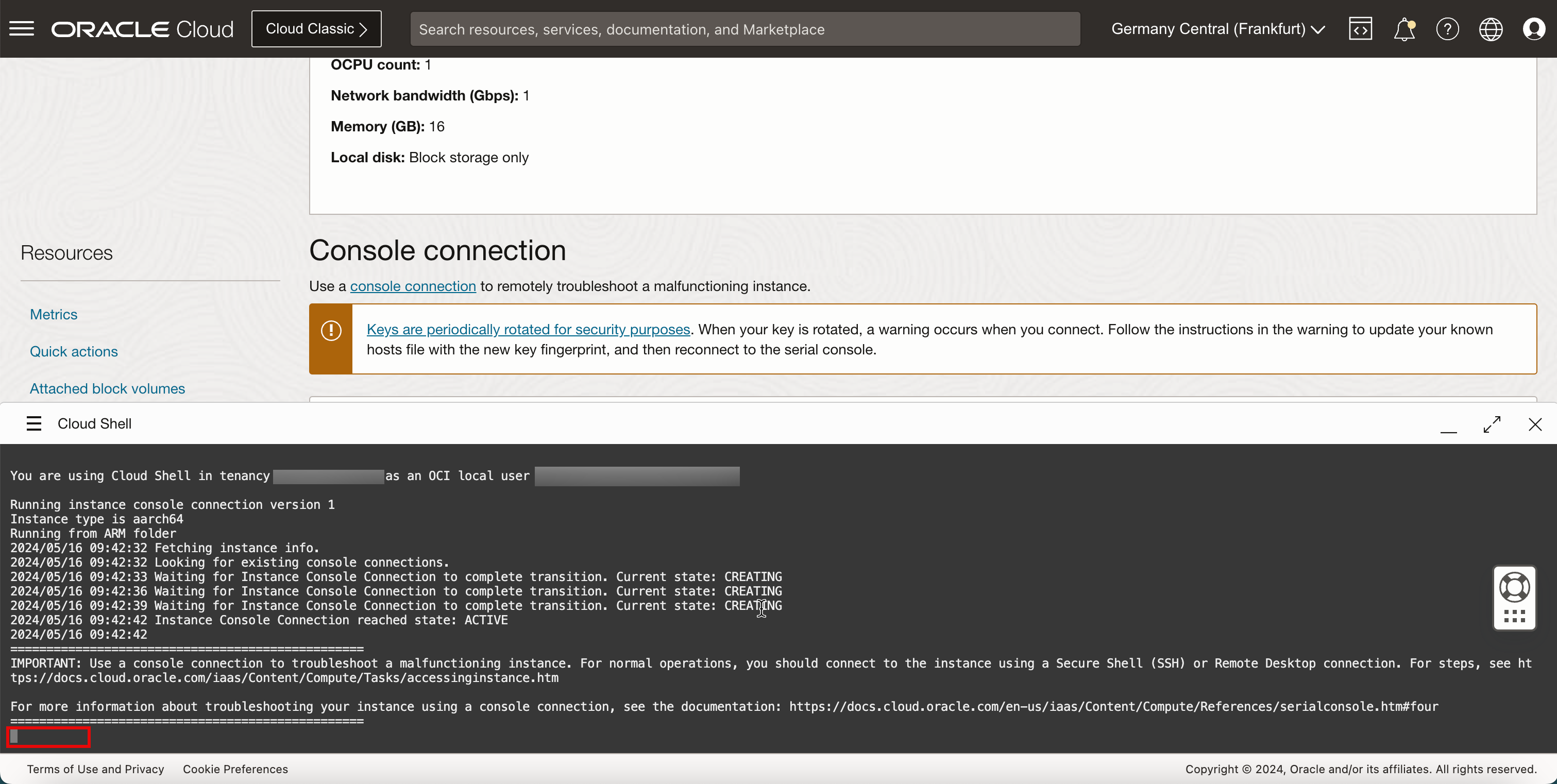

Quelques messages de démarrage apparaîtront. Appuyez sur ENTRER.

-

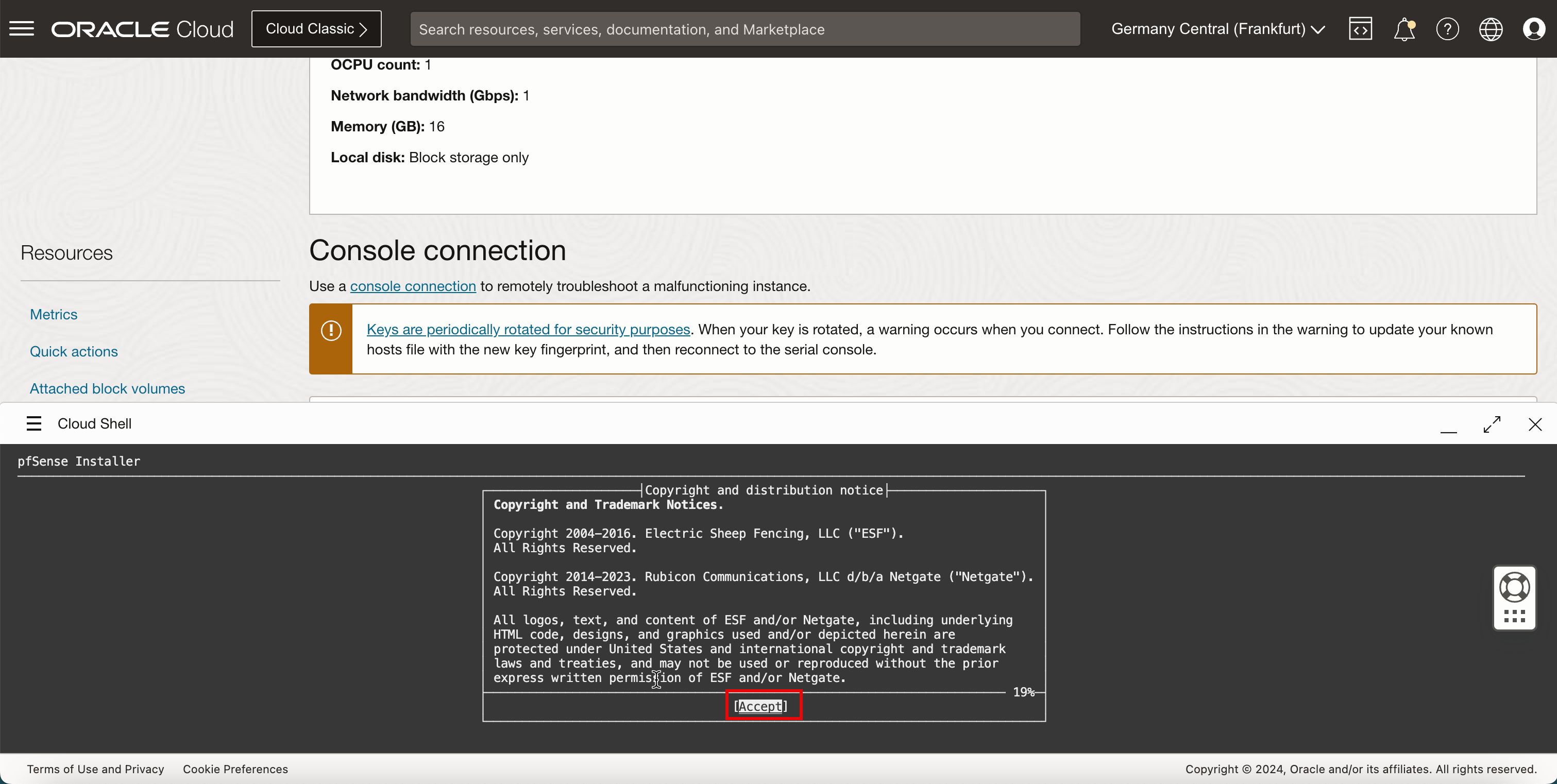

Lisez les messages relatifs aux droits d'auteur, sélectionnez Accepter, puis appuyez sur Entrer.

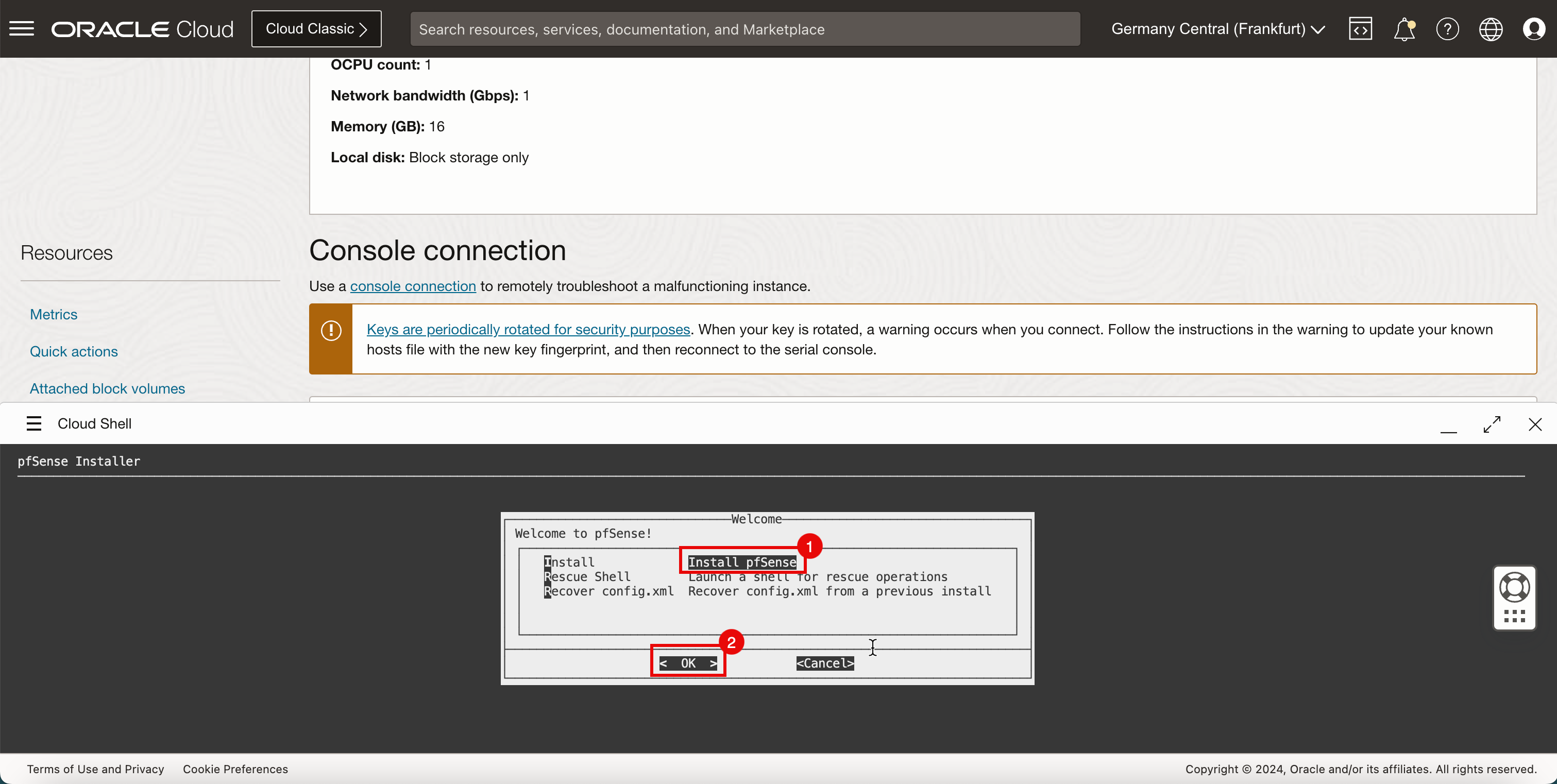

- Sélectionnez Installer pfSense.

- Sélectionnez OK et appuyez sur ENTRER.

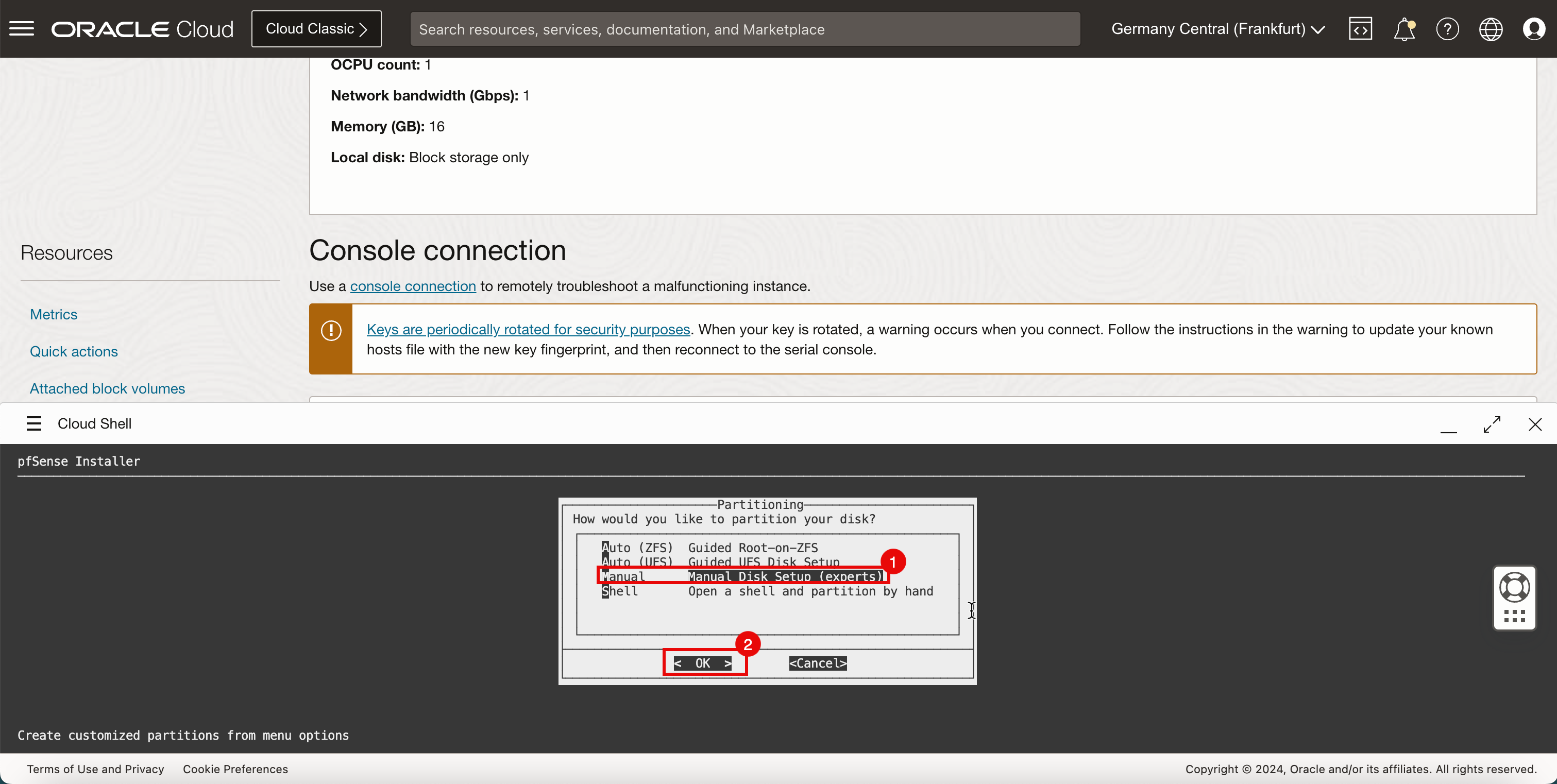

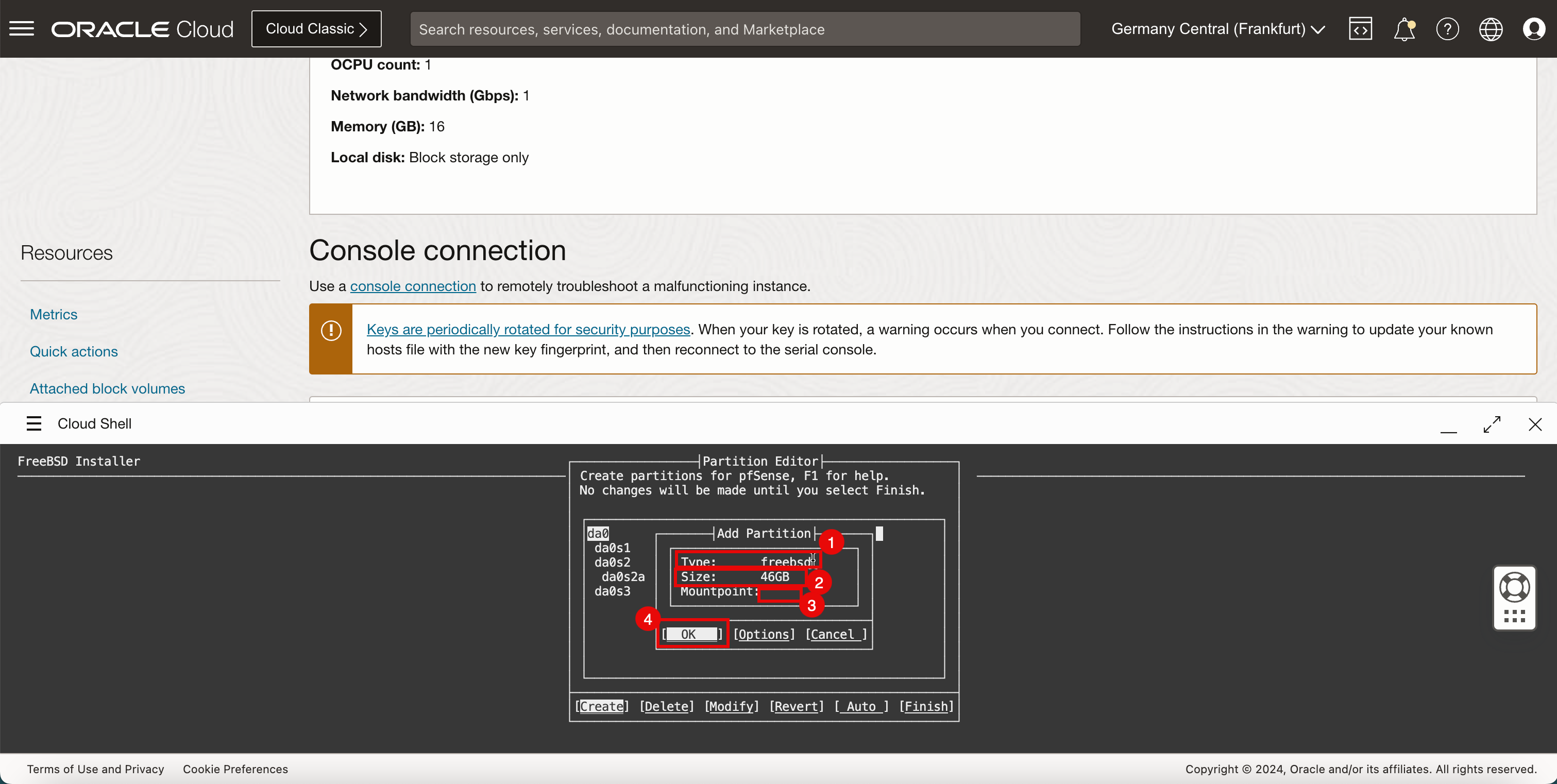

- Sélectionnez Configuration manuelle du disque (experts).

- Sélectionnez OK et appuyez sur ENTRER.

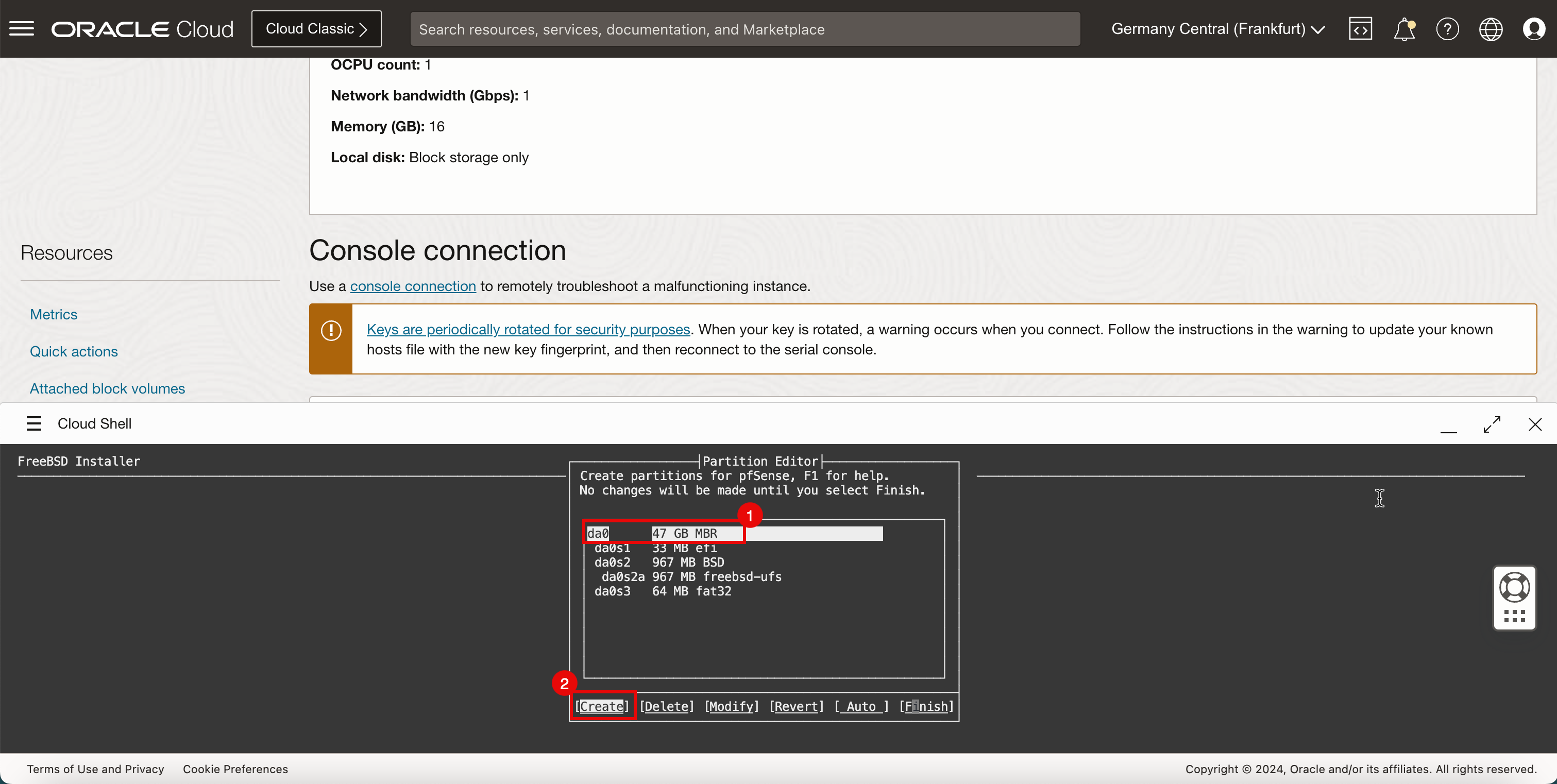

- Sélectionnez da0 - 47 Go MBR.

- Sélectionnez Créer et cliquez sur Entrer.

- Dans le champ Type, entrez freebsd.

- Dans Taille, entrez 46 Go.

- Entrez un point de montage.

- Sélectionnez OK et appuyez sur ENTRER.

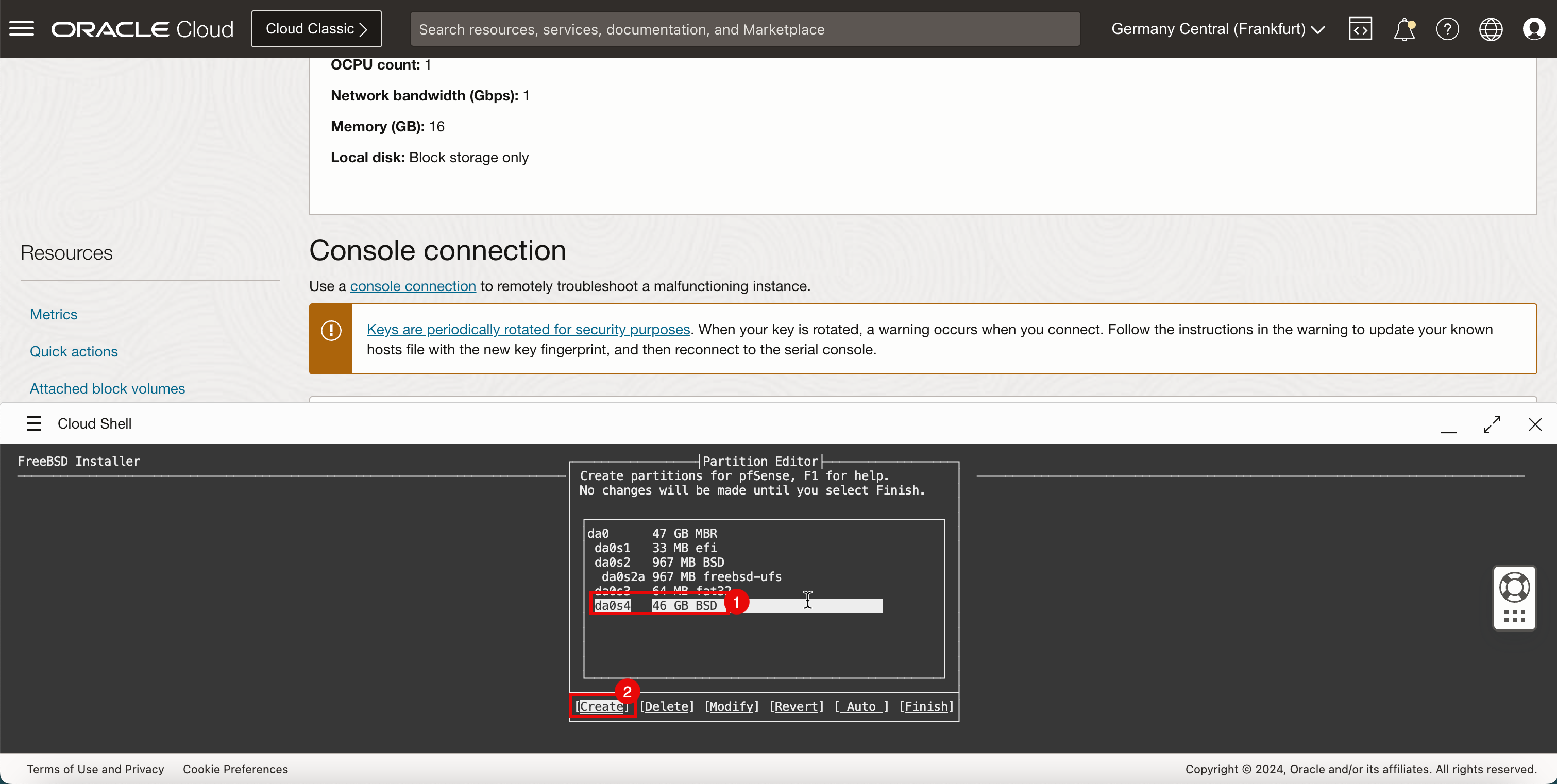

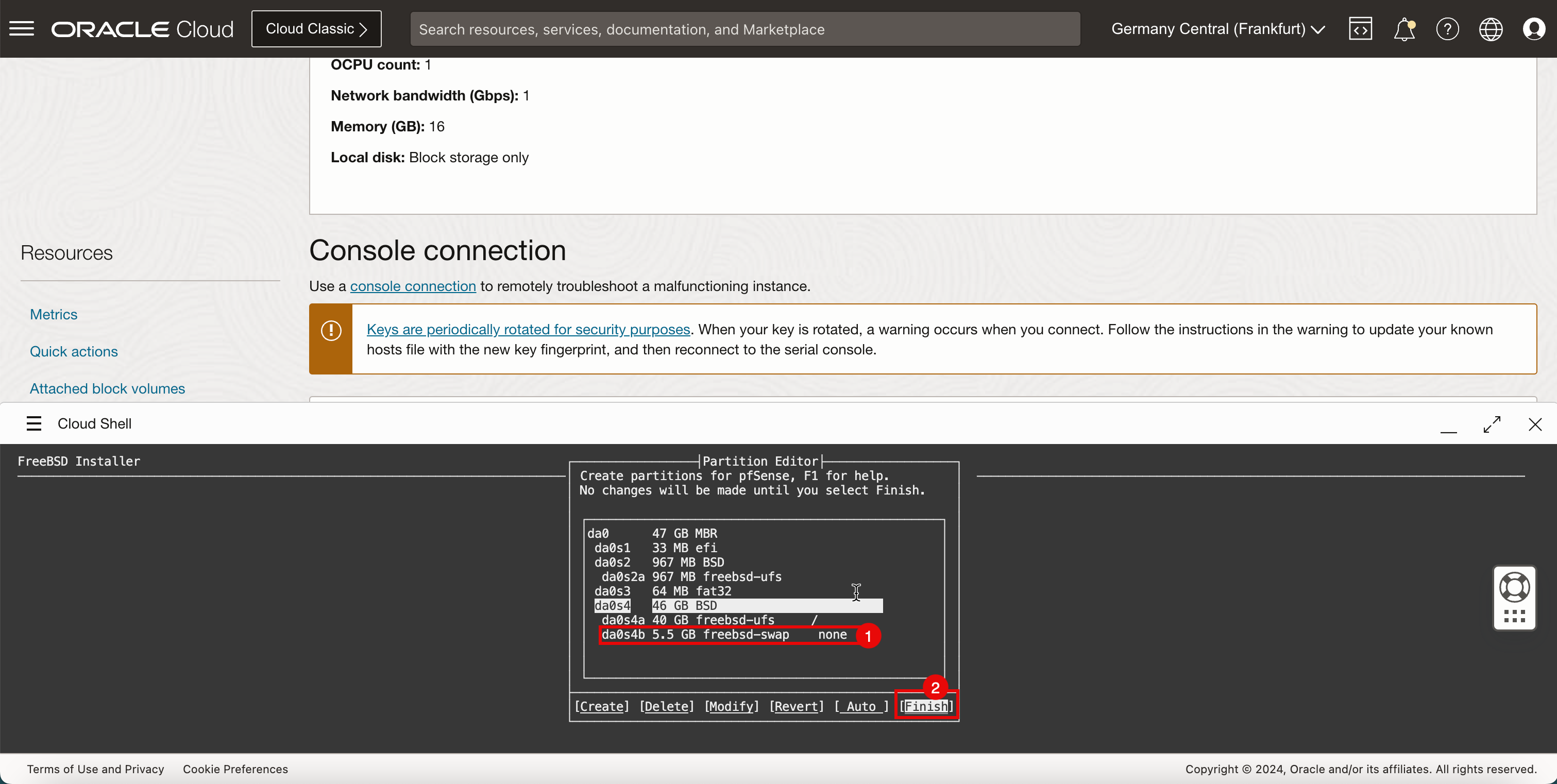

- Dans da0s4, sélectionnez 46 Go BSD.

- Sélectionnez Créer et cliquez sur Entrer.

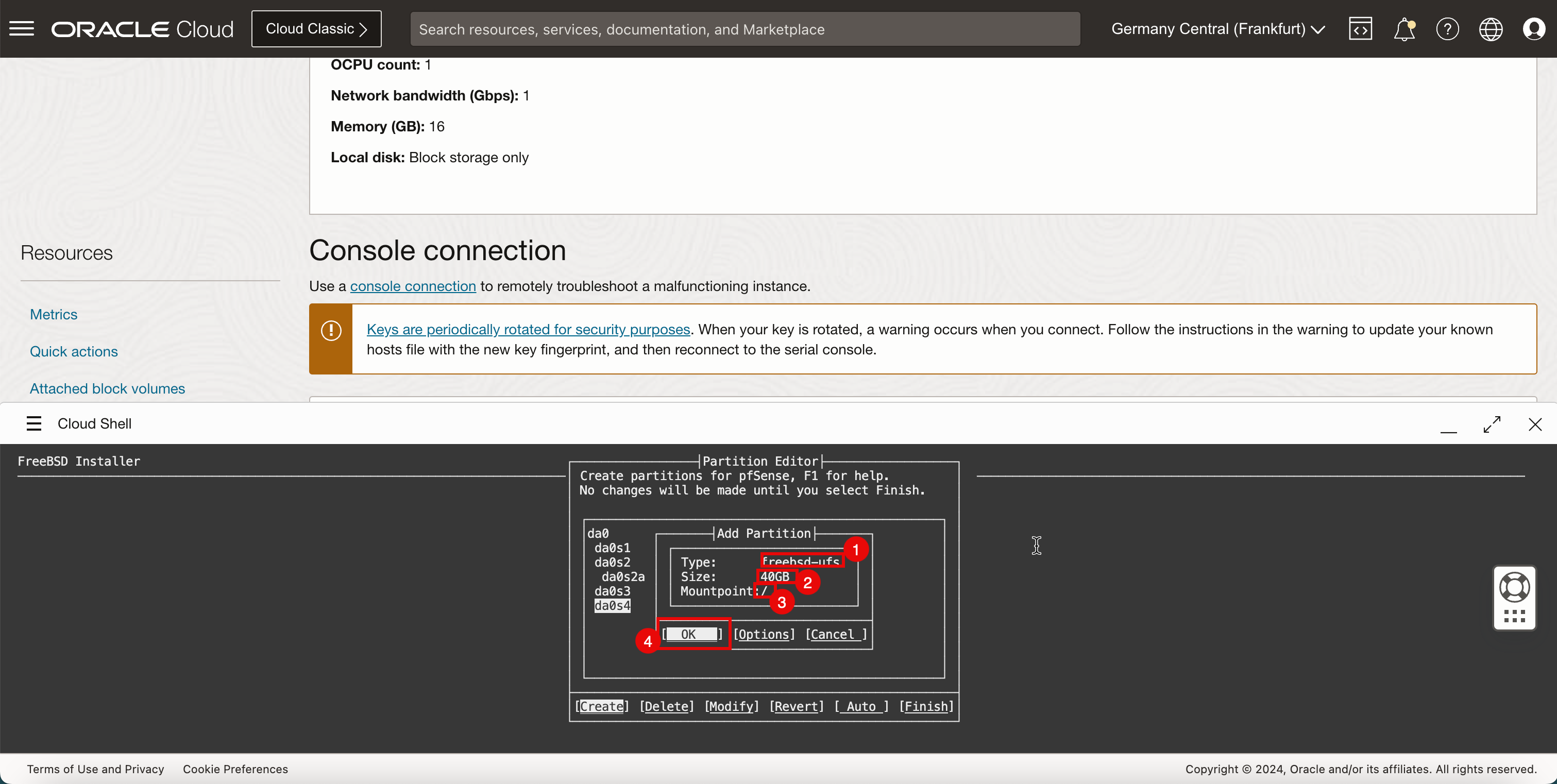

- Dans le champ Type, entrez freebsd-ufs.

- Dans Taille, entrez 40 Go.

- Dans Mountpoint (Point de montage), entrez /.

- Sélectionnez OK et appuyez sur ENTRER.

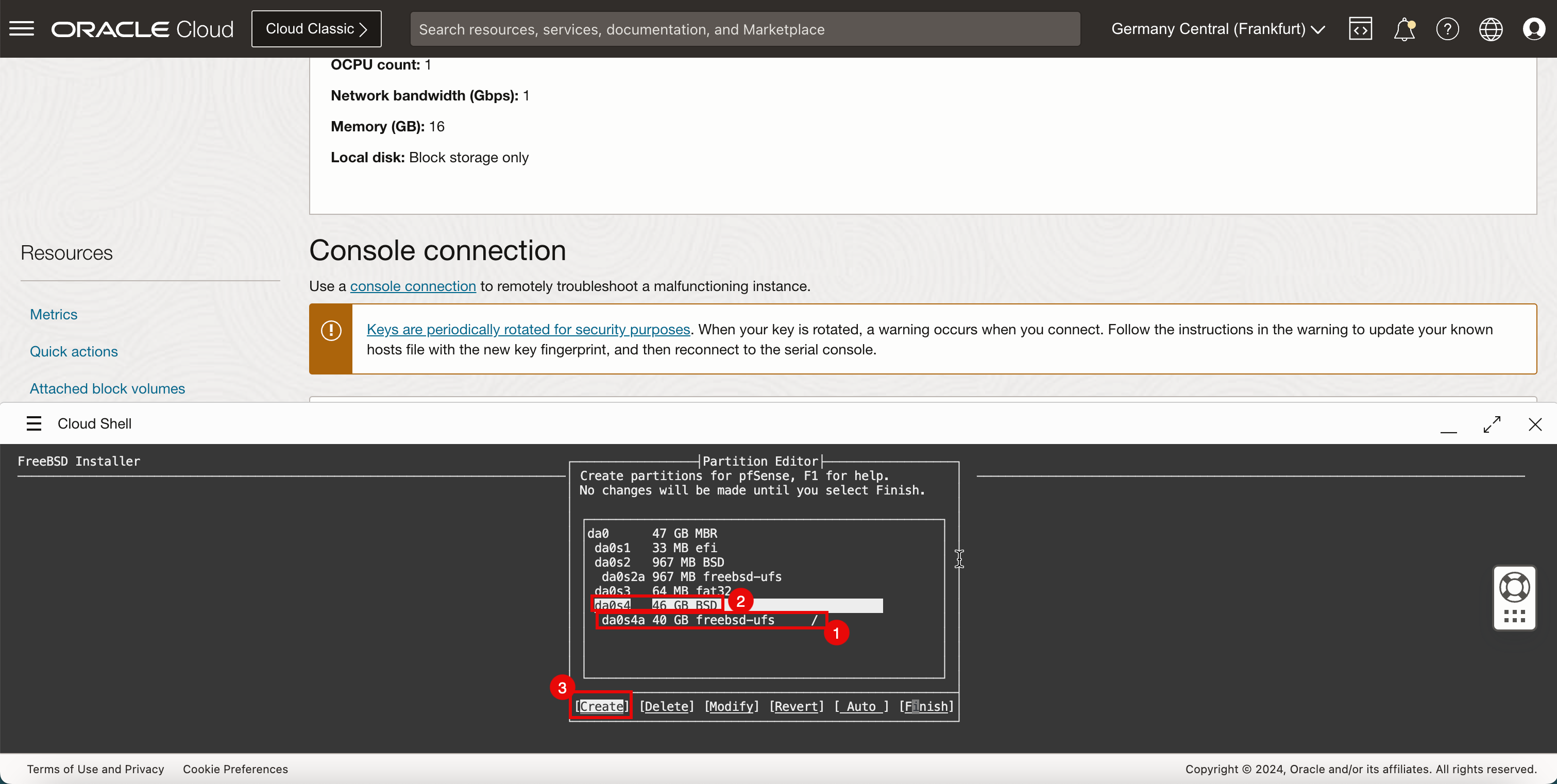

- Notez que le point de montage est créé pour

/. - Dans da0s4, entrez 46 Go BSD.

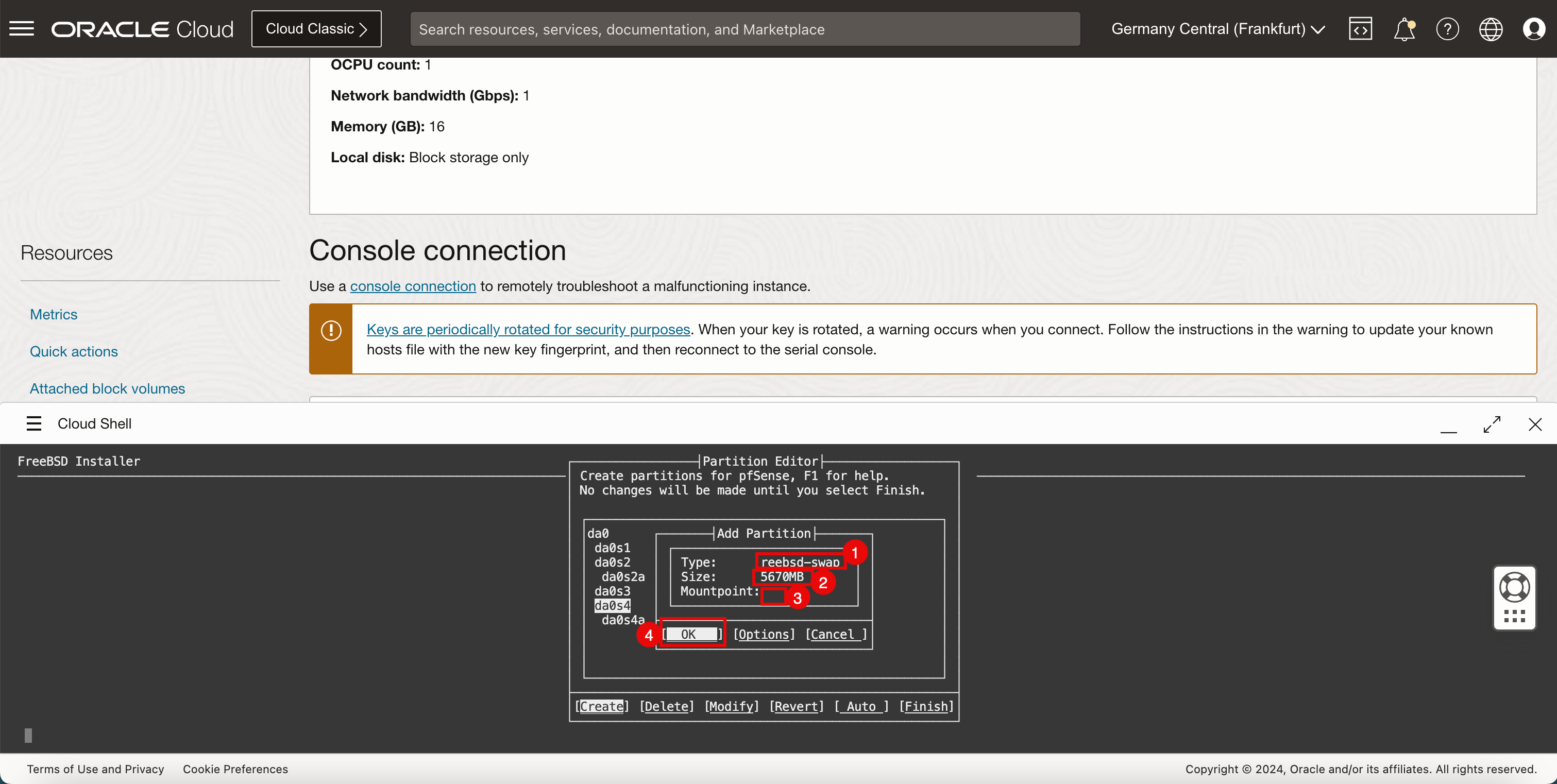

- Sélectionnez Créer et cliquez sur Entrer.

- Dans le champ Type, entrez freebsd-swap.

- Dans Taille, entrez 5770 Mo.

- Entrez un point de montage.

- Sélectionnez OK et appuyez sur ENTRER.

- Notez que le point de montage est créé pour le swap.

- Sélectionnez Terminer et appuyez sur ENTRER

-

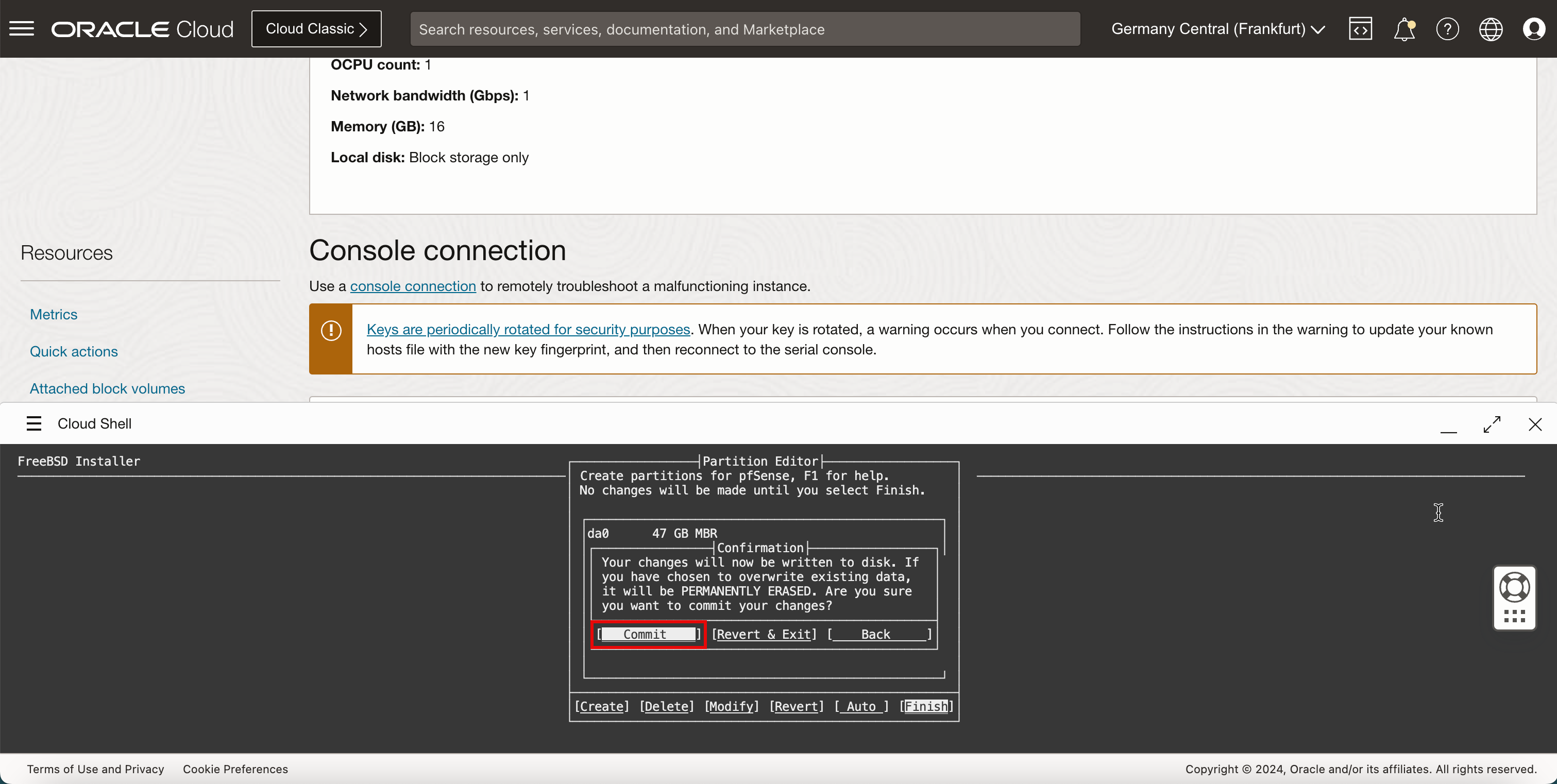

Sélectionnez Valider et cliquez sur Entrer.

-

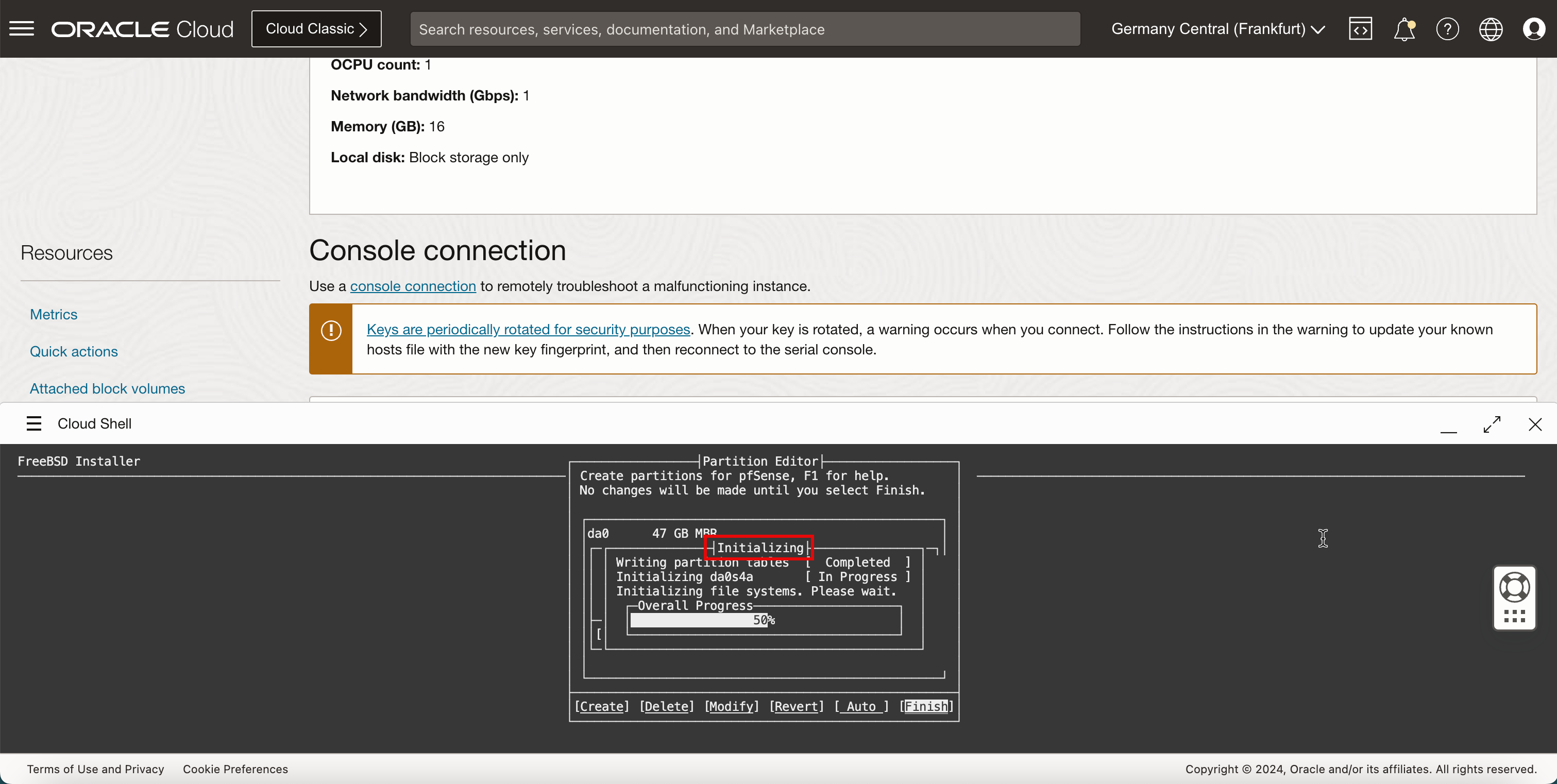

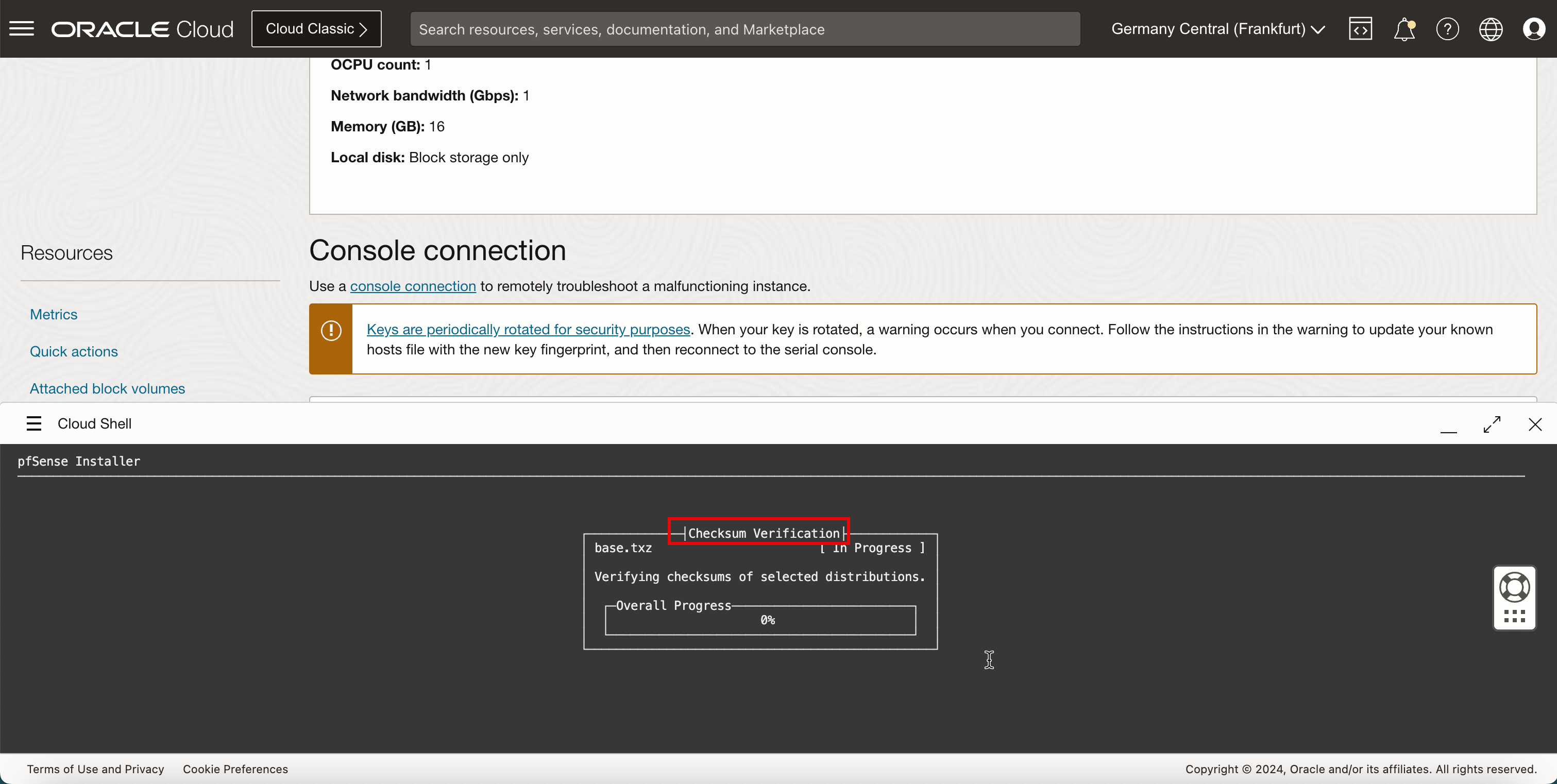

L'installation lancera l'initialisation de la configuration.

L'installation effectuera une vérification rapide du total de contrôle.

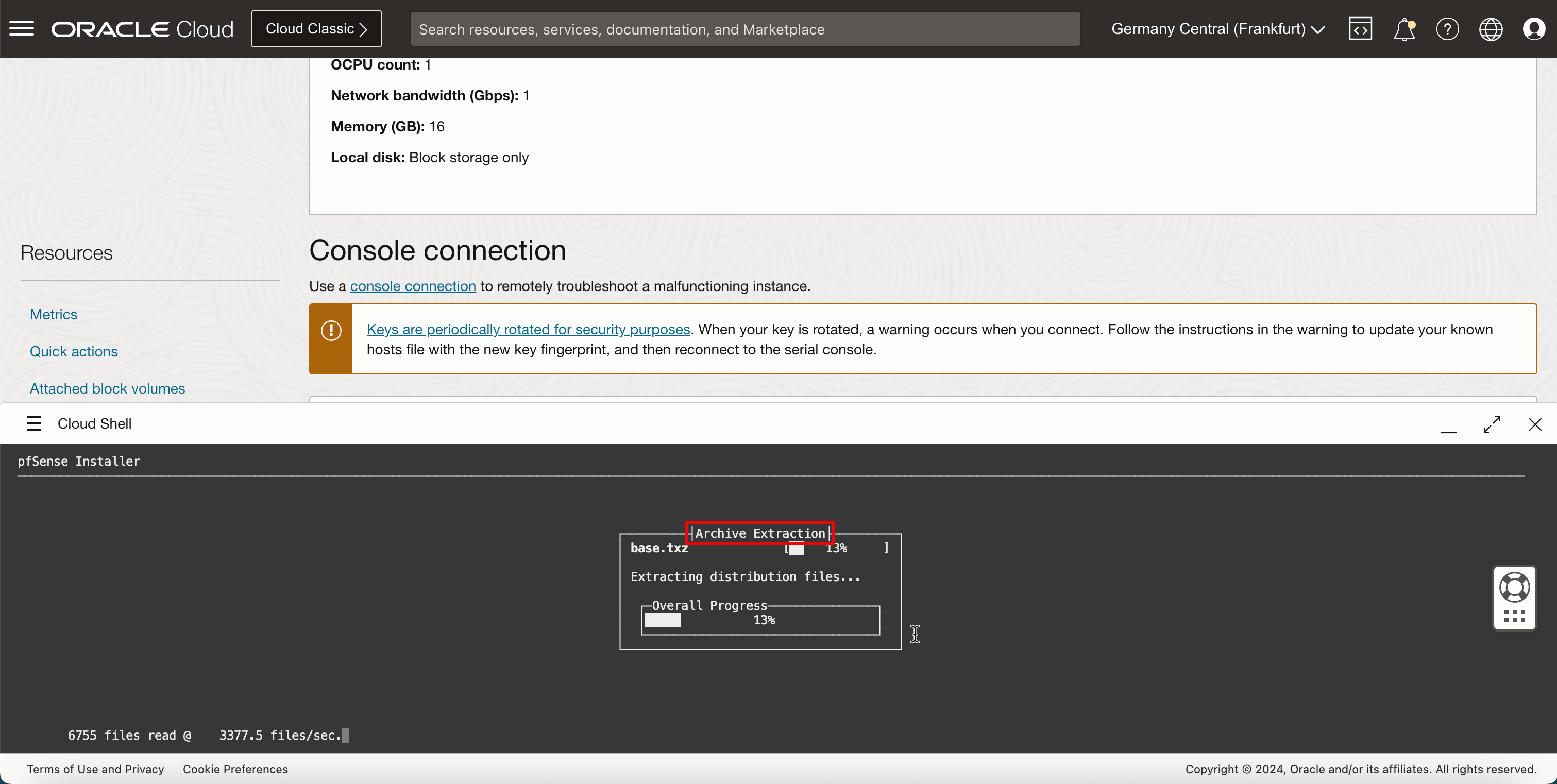

L'installation effectuera une extraction d'archives.

-

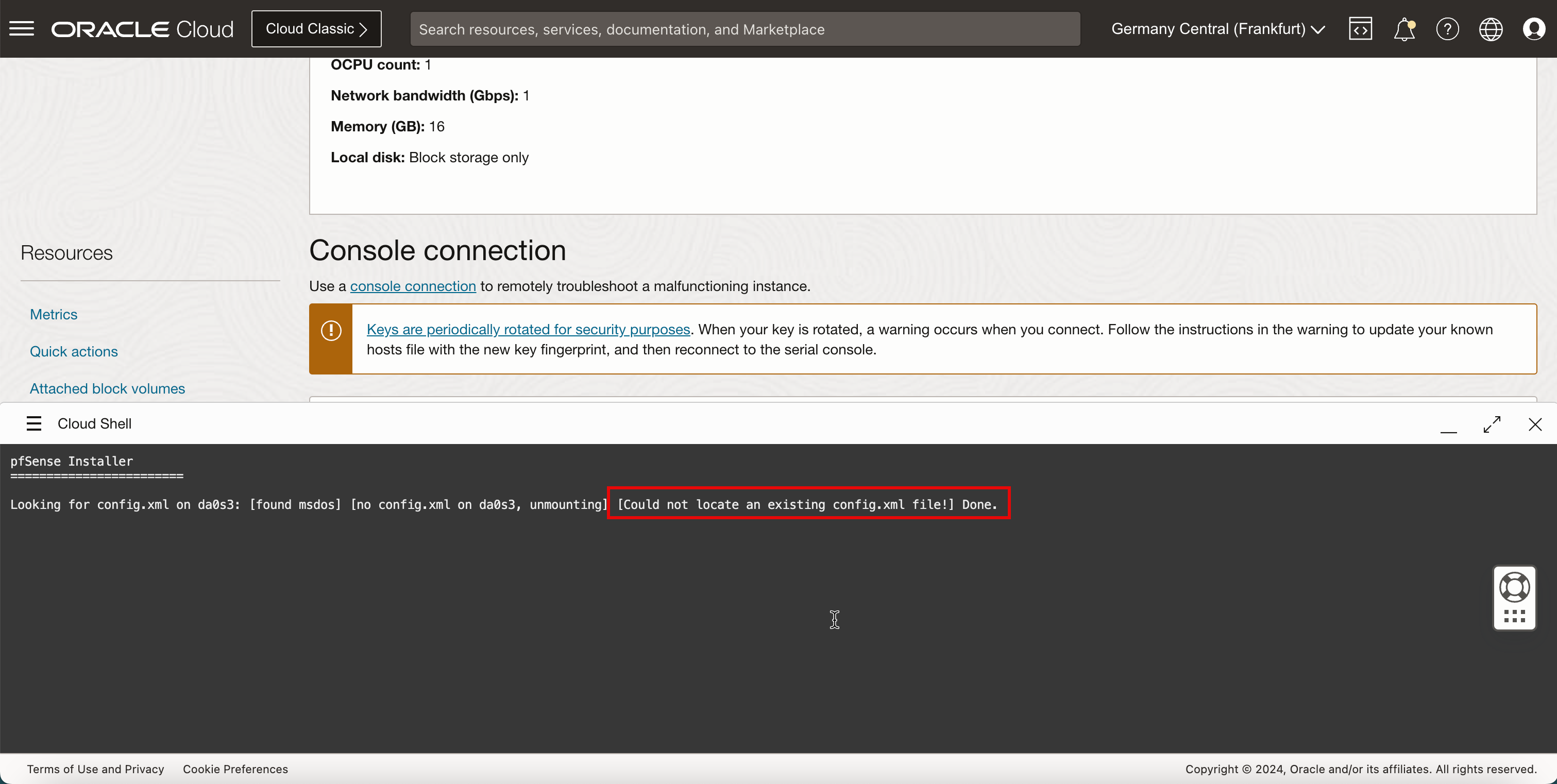

Vous recevrez un message Impossible de localiser un fichier

config.xmlexistant, car il s'agit d'une nouvelle installation.

-

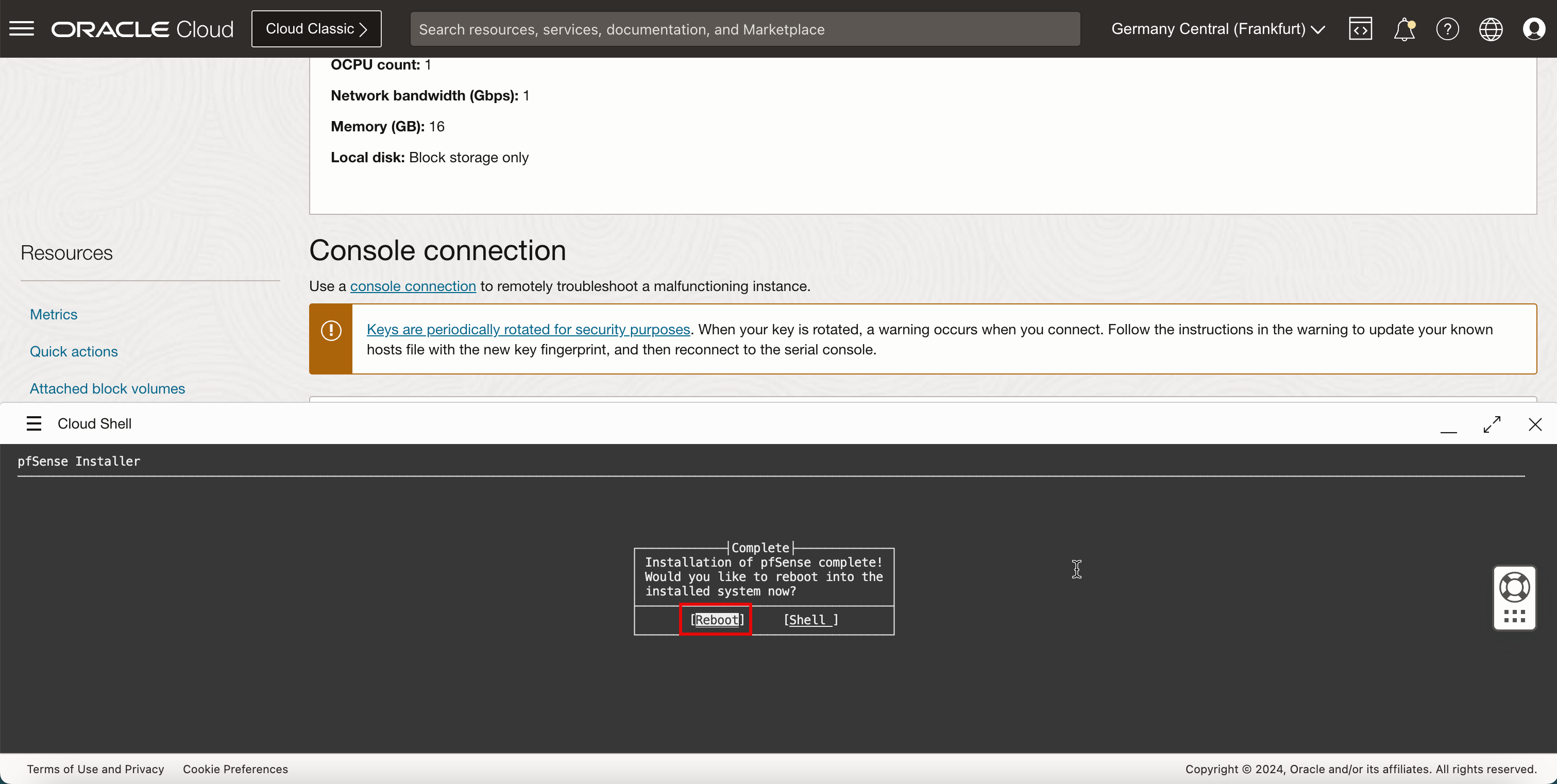

Sélectionnez Redémarrer et appuyez sur ENTRER.

-

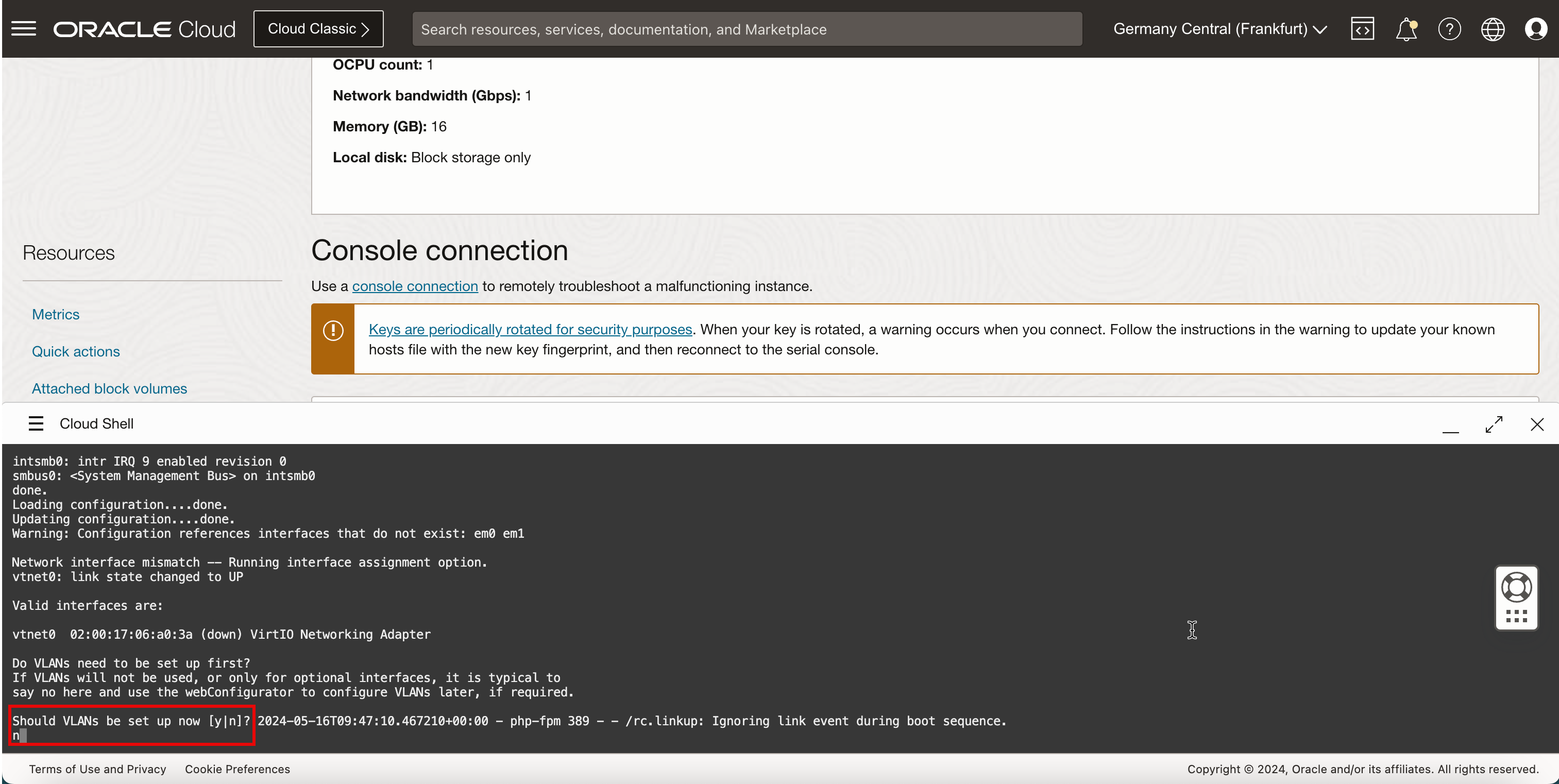

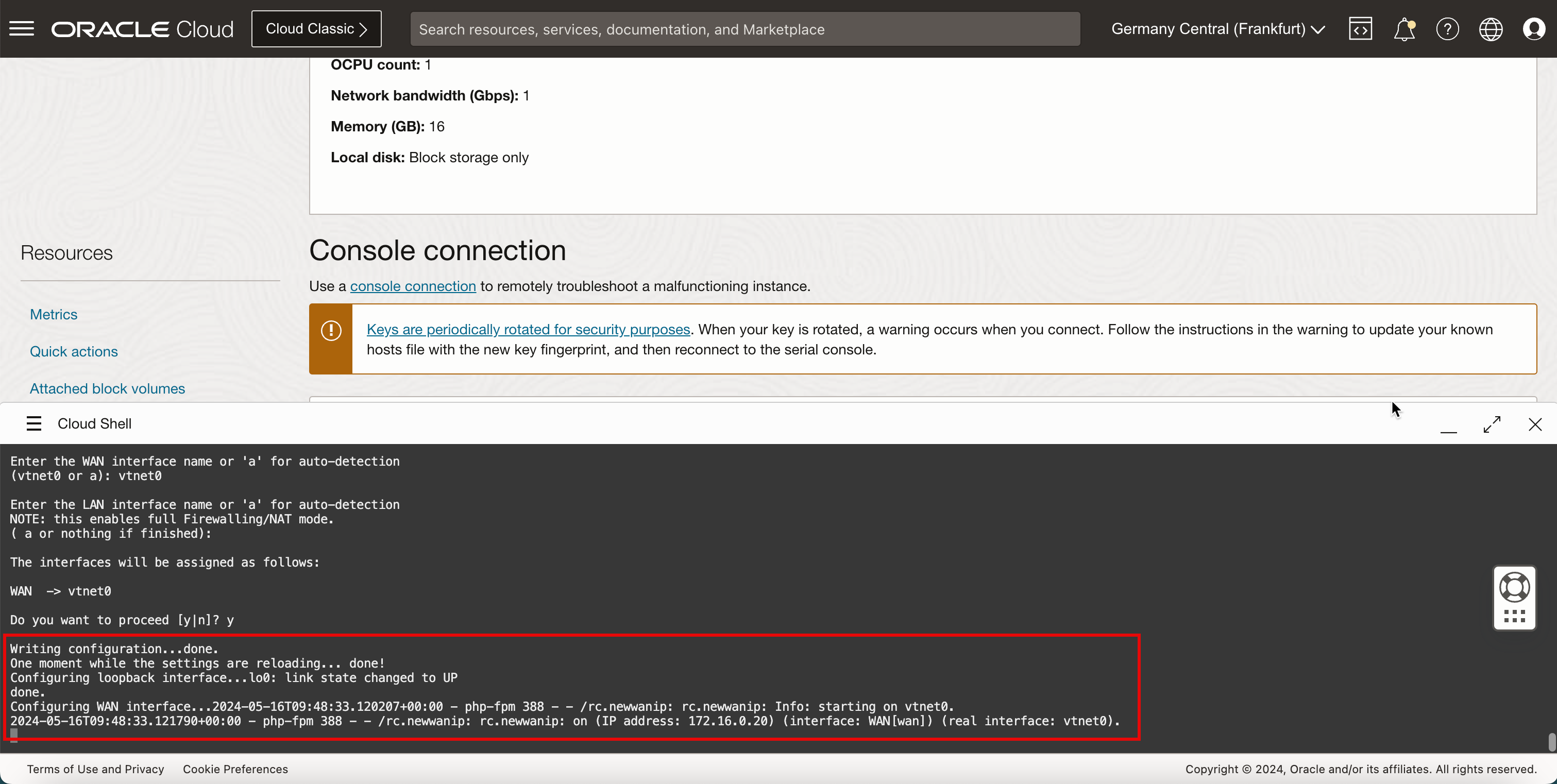

Après le premier redémarrage, vous aurez quelques options de configuration pour configurer l'interface WAN.

-

Pour Si VLANS doit être configuré, entrez n et appuyez sur ENTRER.

-

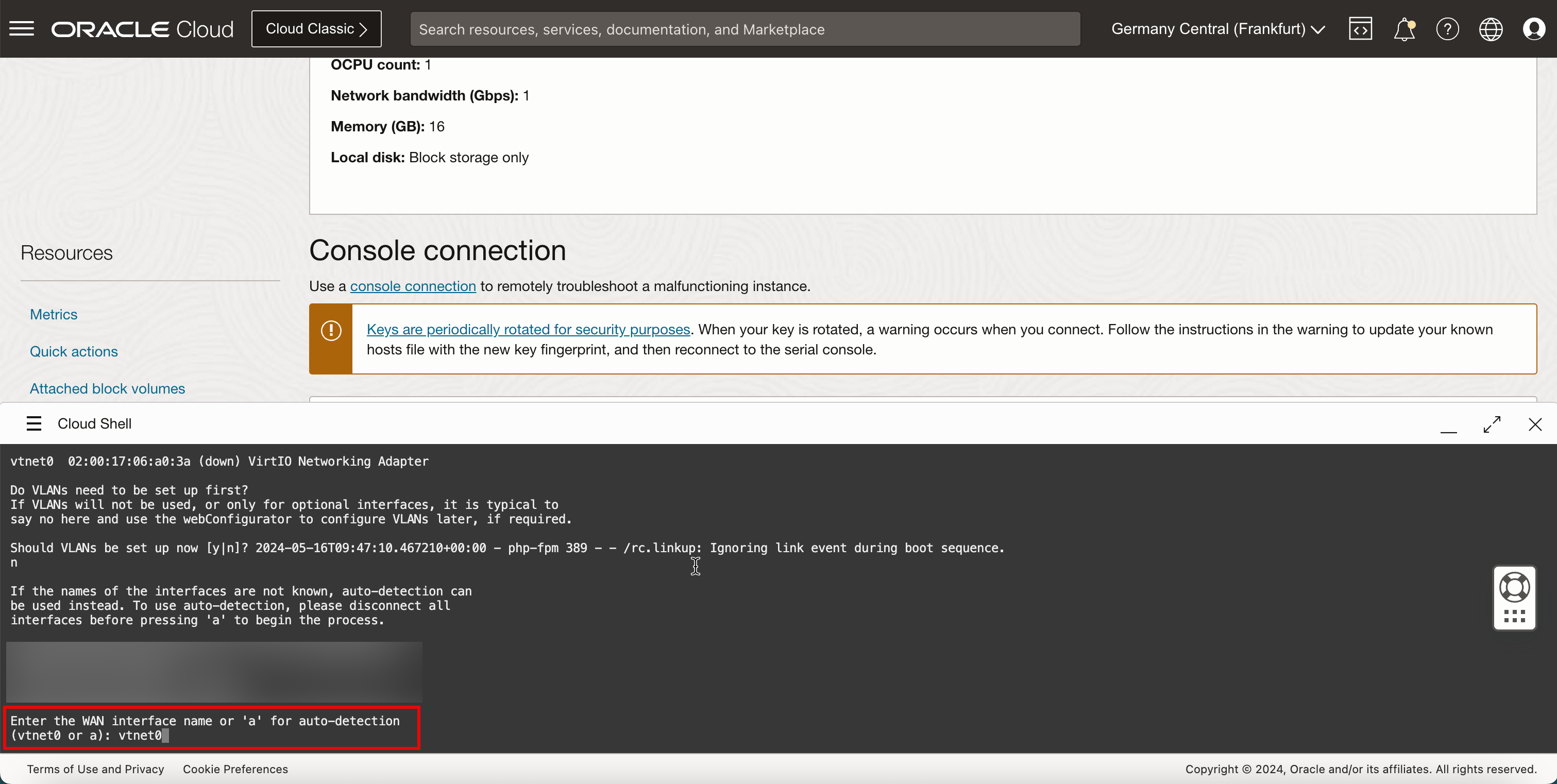

Pour Entrer le nom de l'interface WAN ou 'a' pour la détection automatique (vtnet0 ou a), entrez

vtnet0.

-

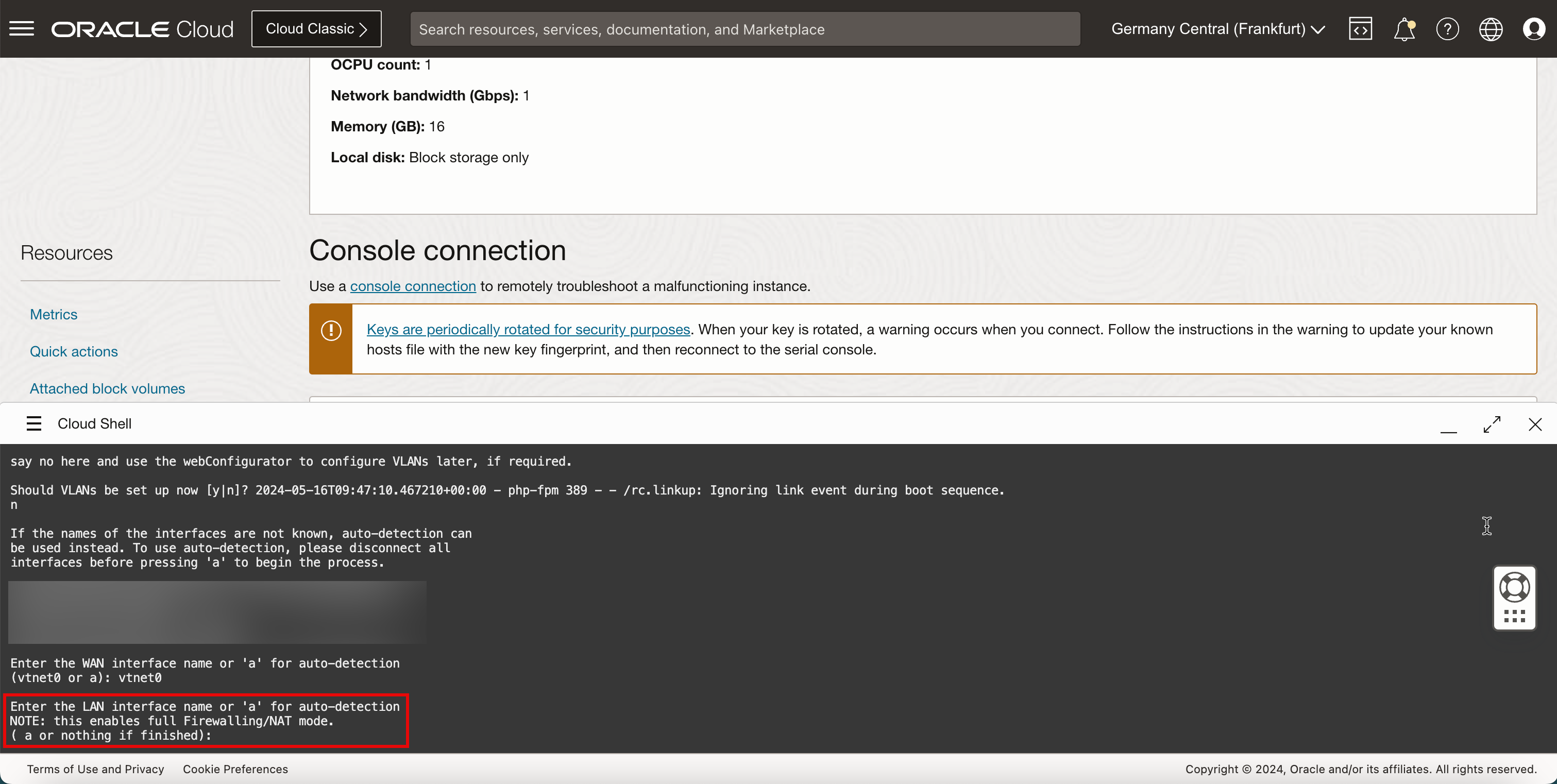

Dans cette configuration, nous créons un pare-feu avec une seule interface, de sorte que nous ne configurerons pas l'interface LAN. Par conséquent, pour Entrer le nom de l'interface LAN ou 'a' pour la détection automatique, appuyez sur ENTRER pour ignorer cette configuration d'interface.

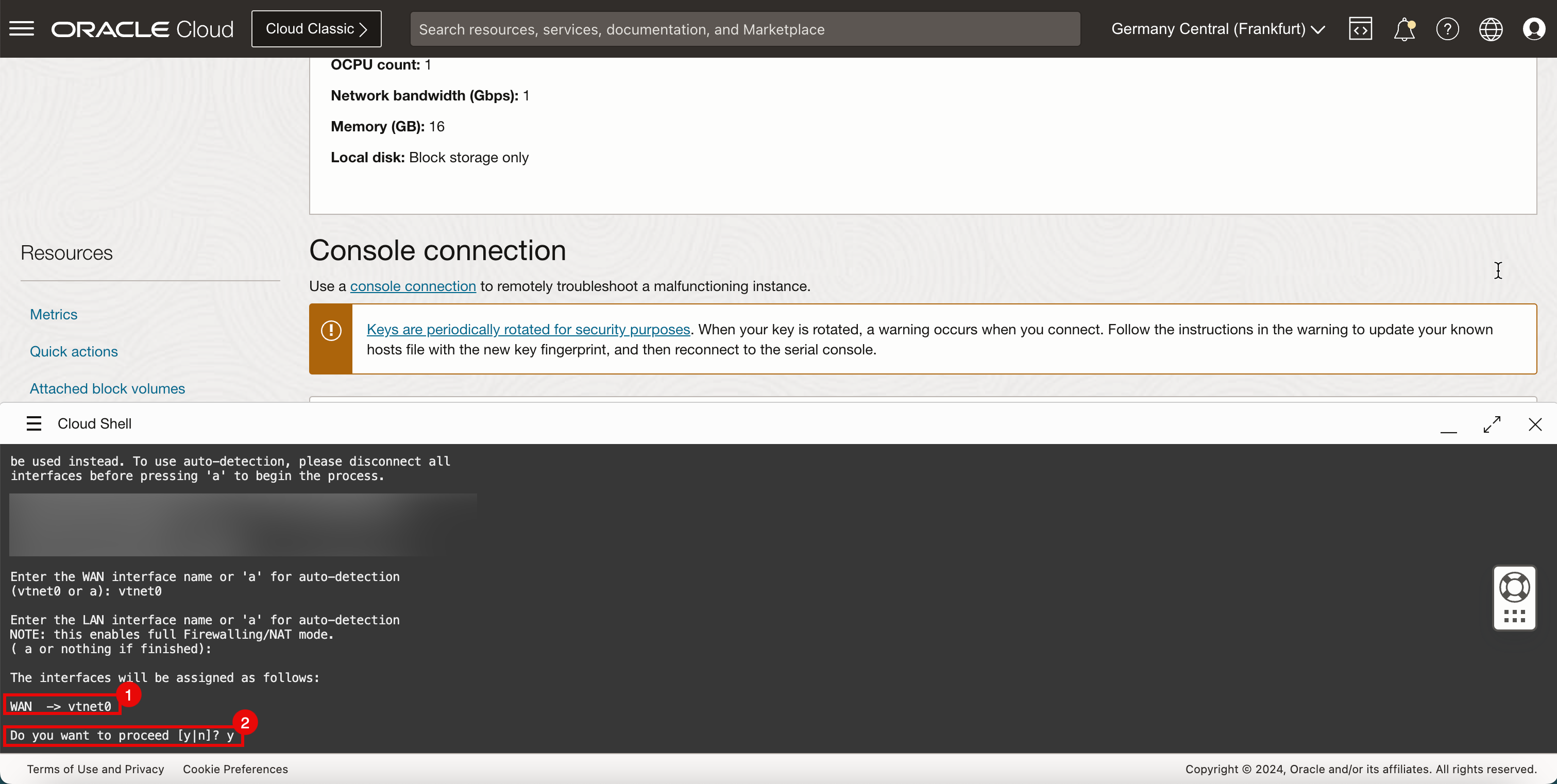

- Vérifiez le nom de l'interface WAN.

- Pour Voulez-vous continuer, entrez y et appuyez sur ENTRER.

-

Notez certains messages et la configuration sera effectuée.

-

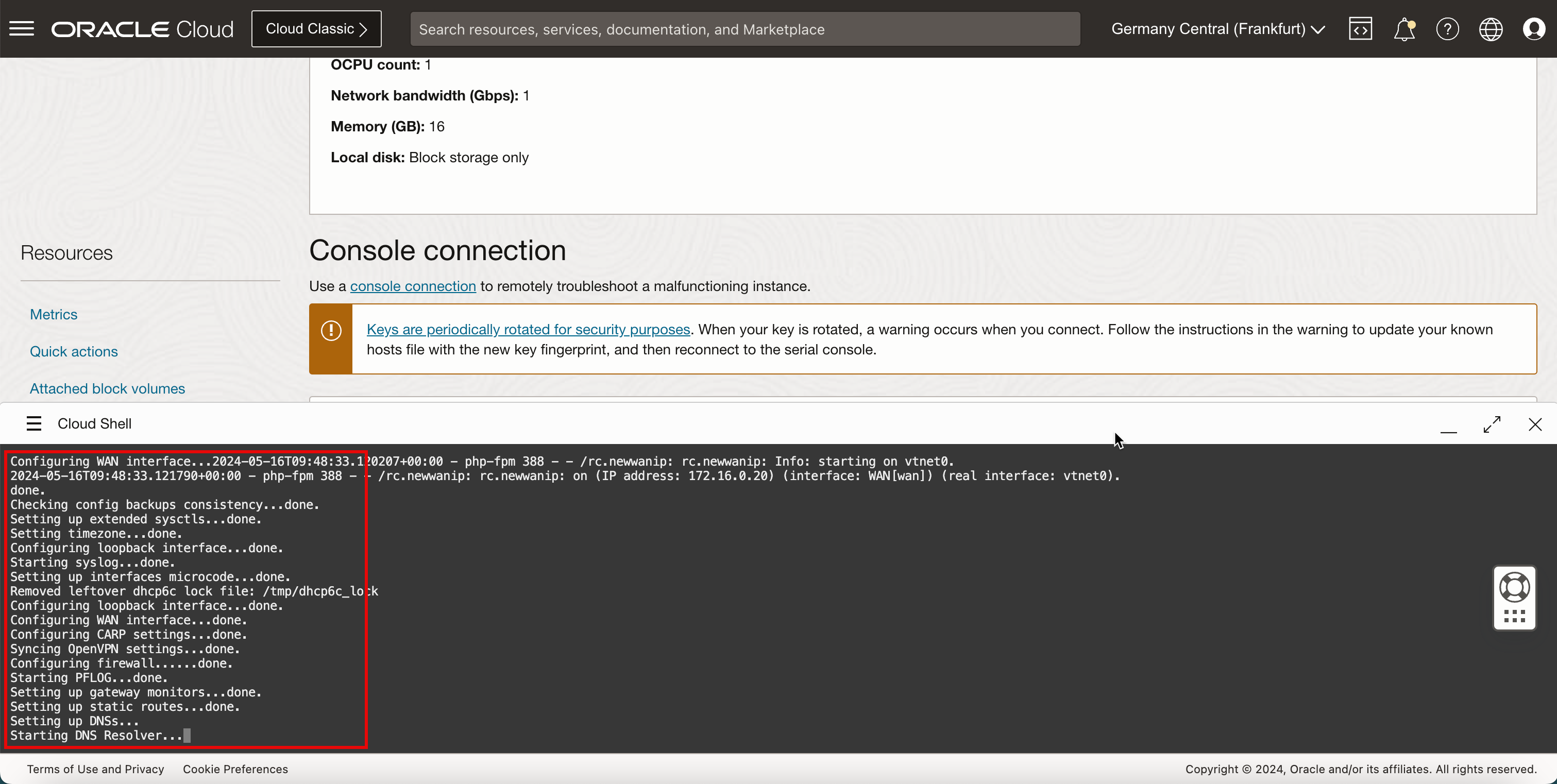

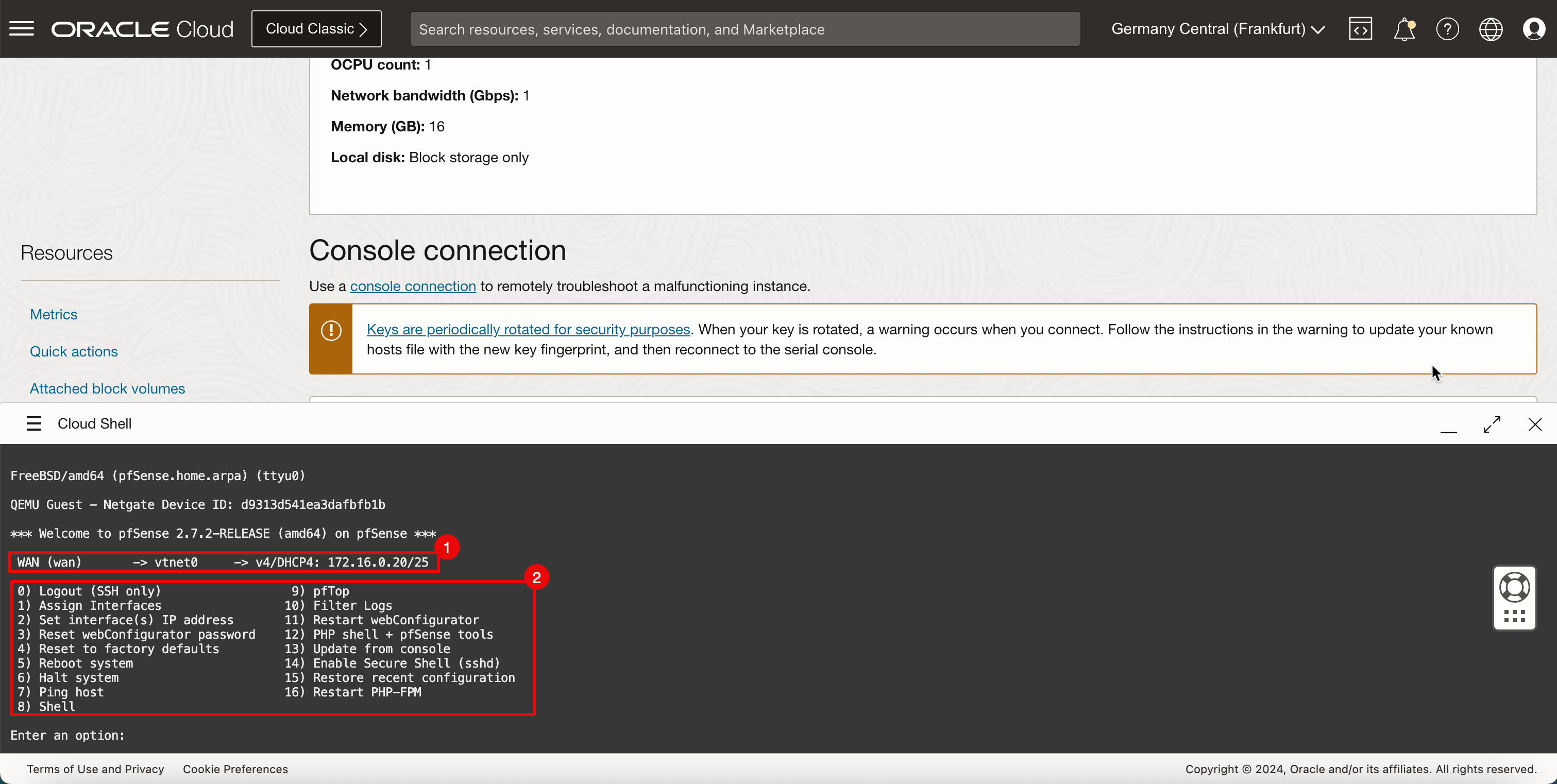

Le système d'exploitation pfSense effectue un démarrage complet.

- Vous verrez que l'adresse IP sera configurée à l'aide de DHCP.

- Notez le menu pfSense pour effectuer une configuration de base supplémentaire.

Tâche 7 : Se connecter à l'interface utilisateur graphique Web (GUI) pfSense et terminer la configuration initiale

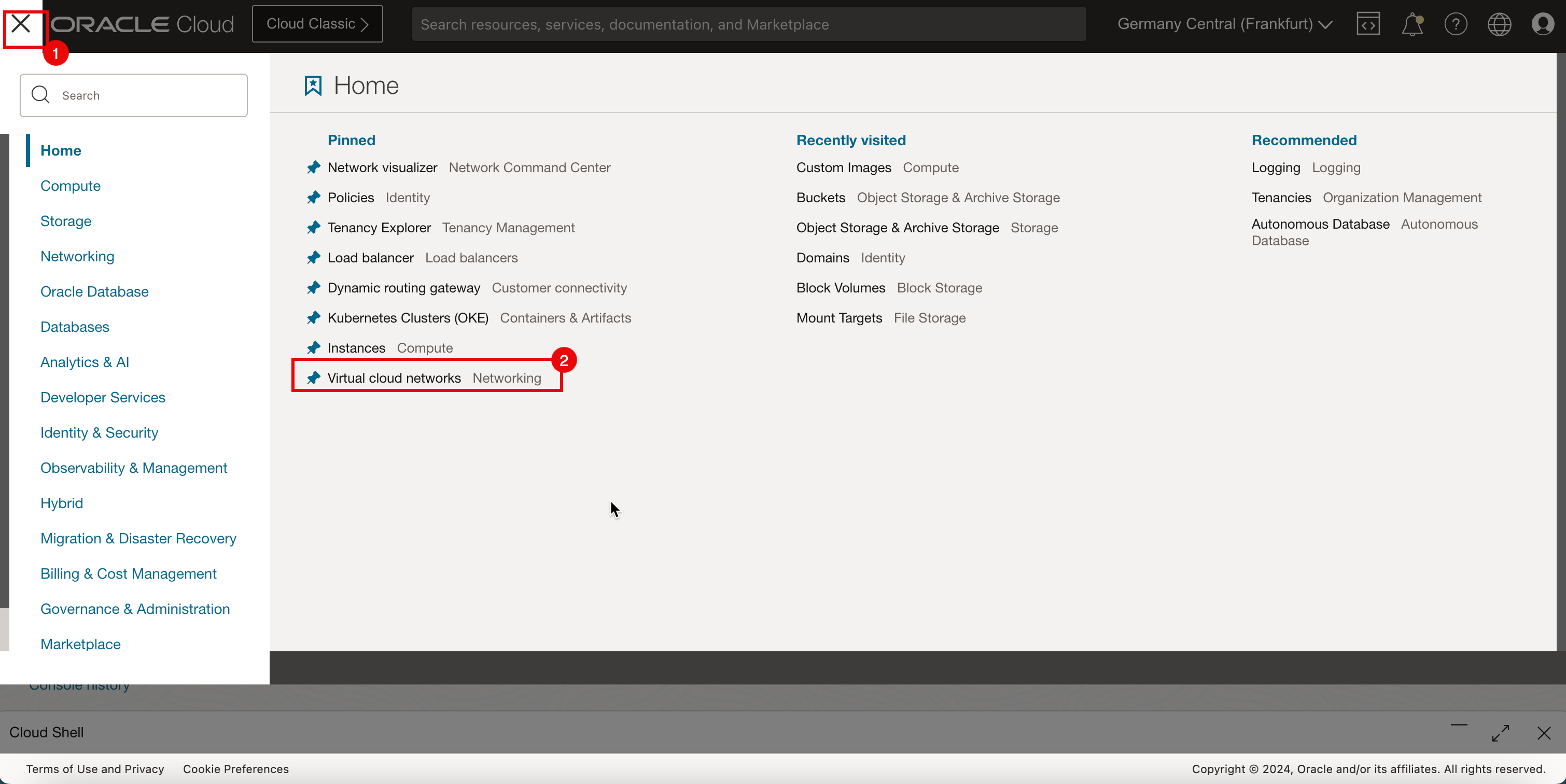

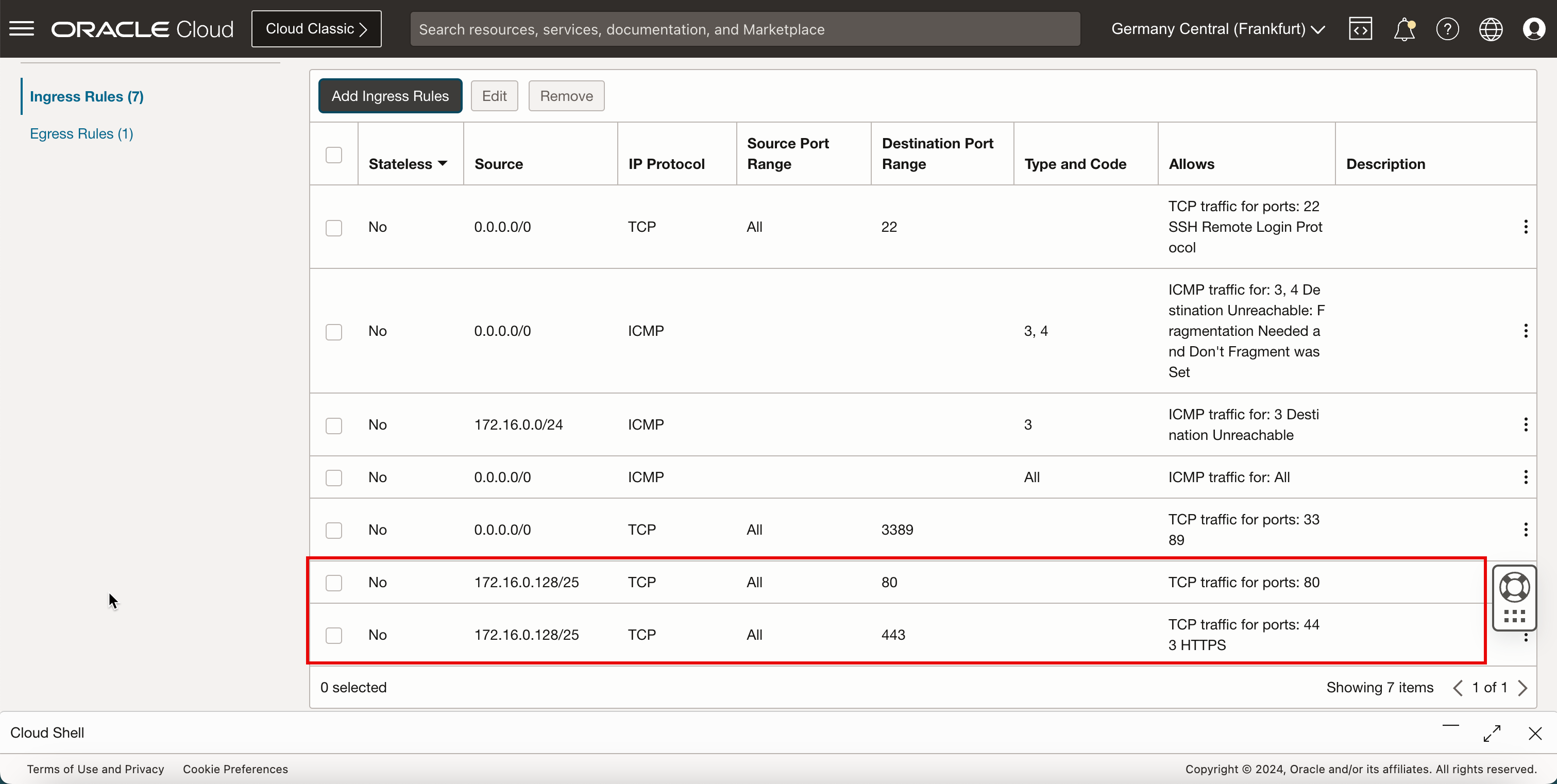

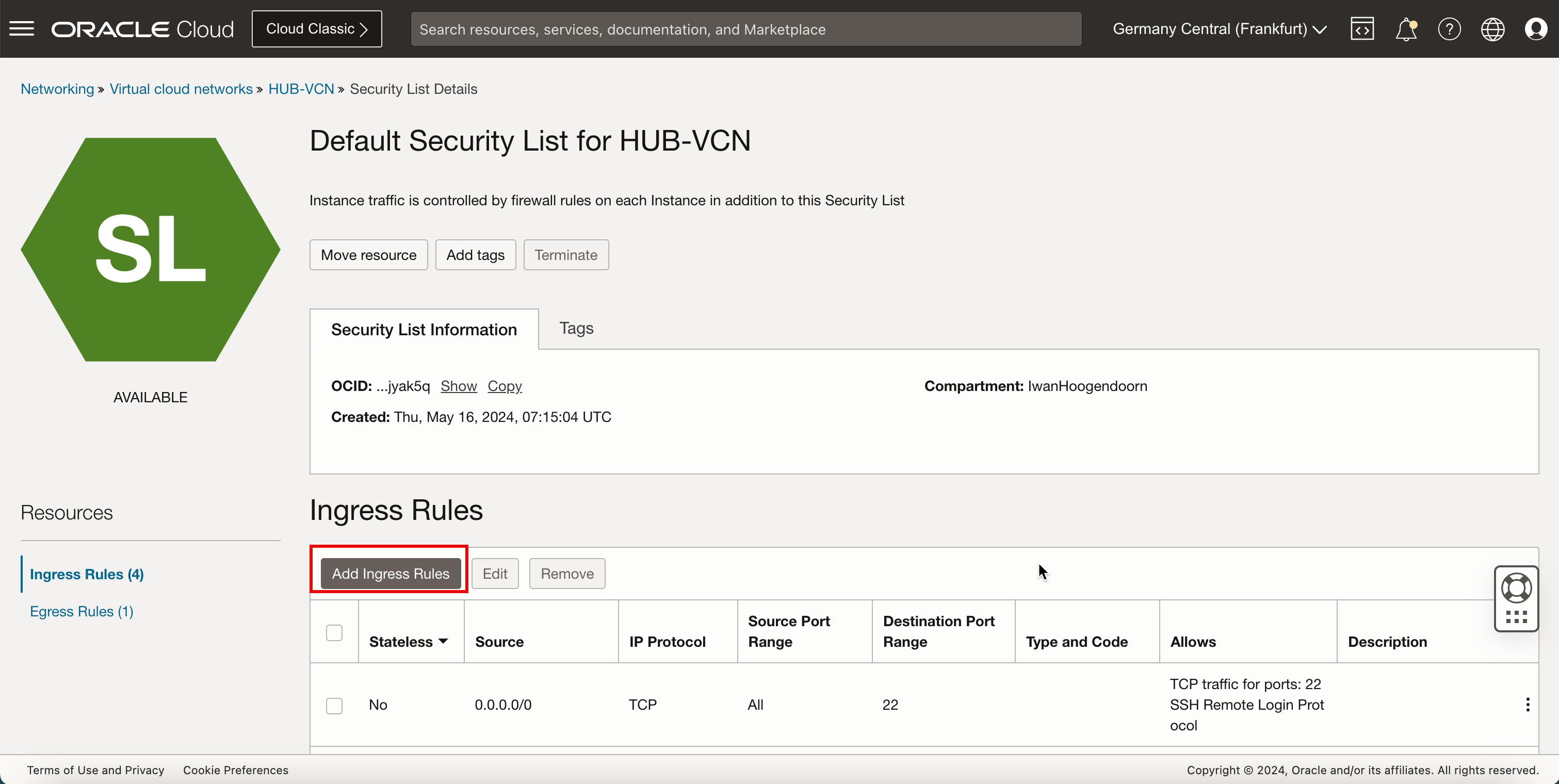

L'installation est terminée. Nous devons maintenant nous connecter à l'interface Web du pare-feu pfSense. Mais avant cela, nous devons ouvrir certains ports dans la liste de sécurité du VCN.

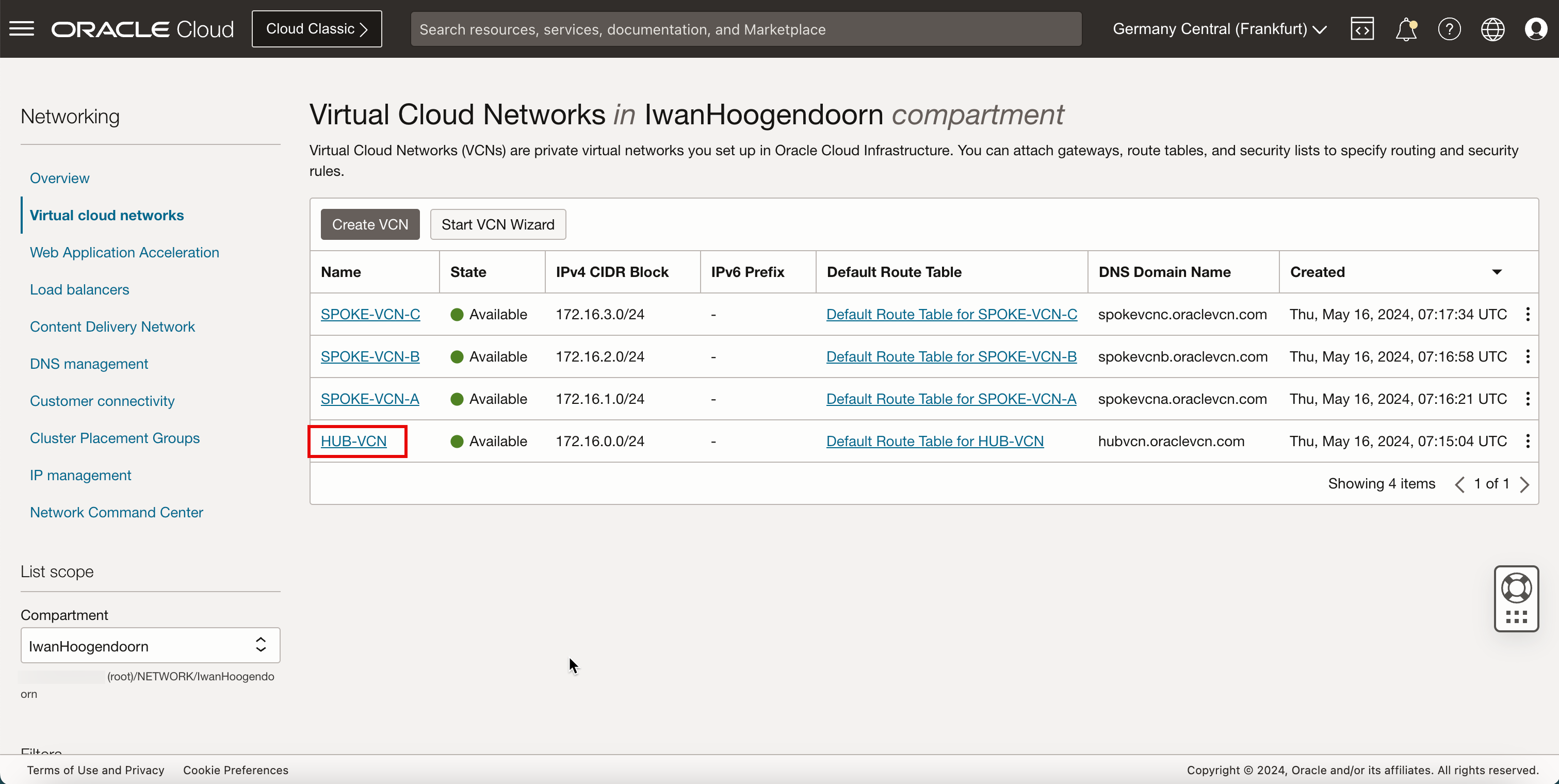

-

Ajouter une règle entrante.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

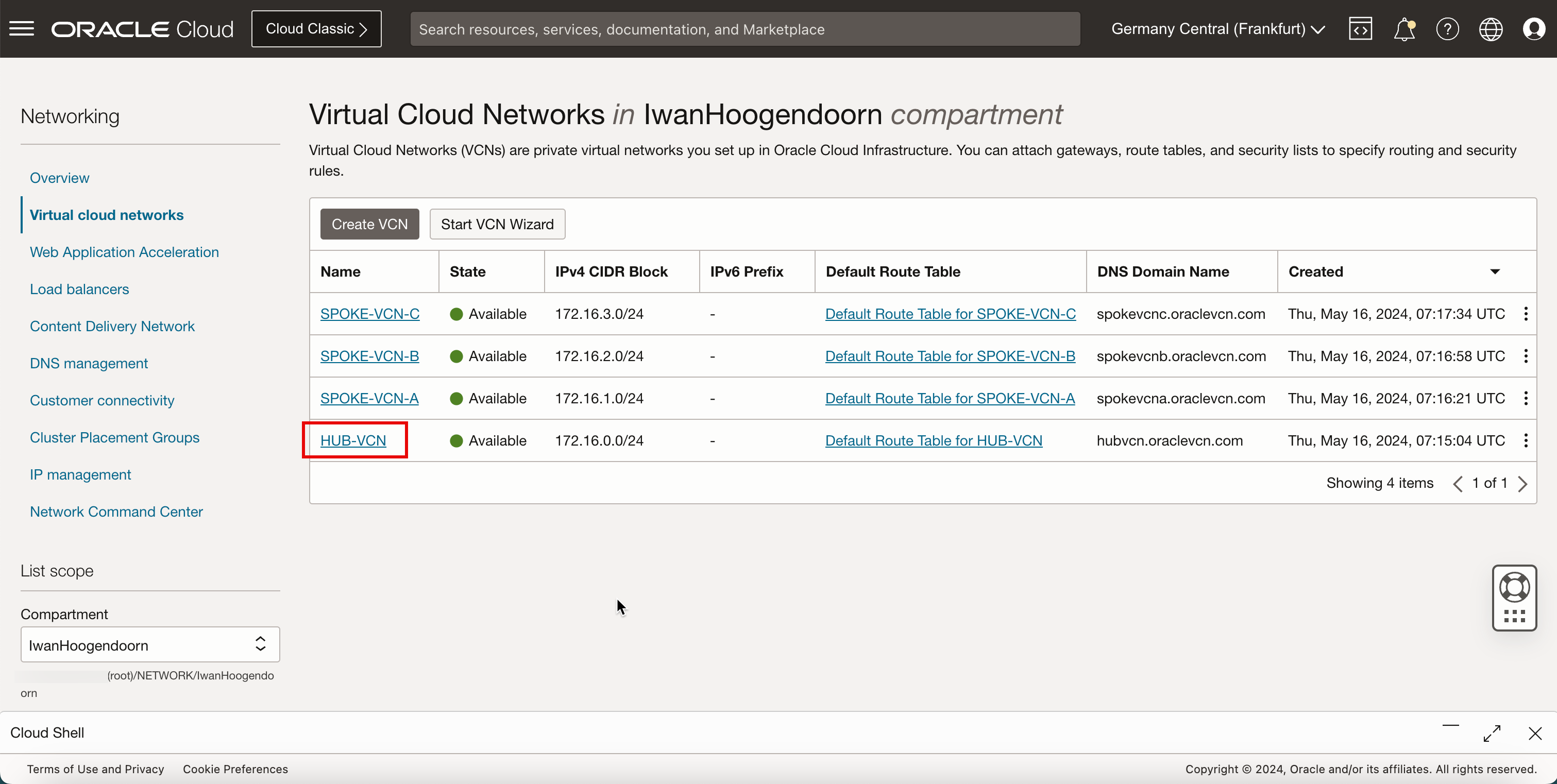

- Cliquez sur Réseaux en nuage virtuels ou naviguez jusqu'à Réseaux et Réseaux en nuage virtuels.

-

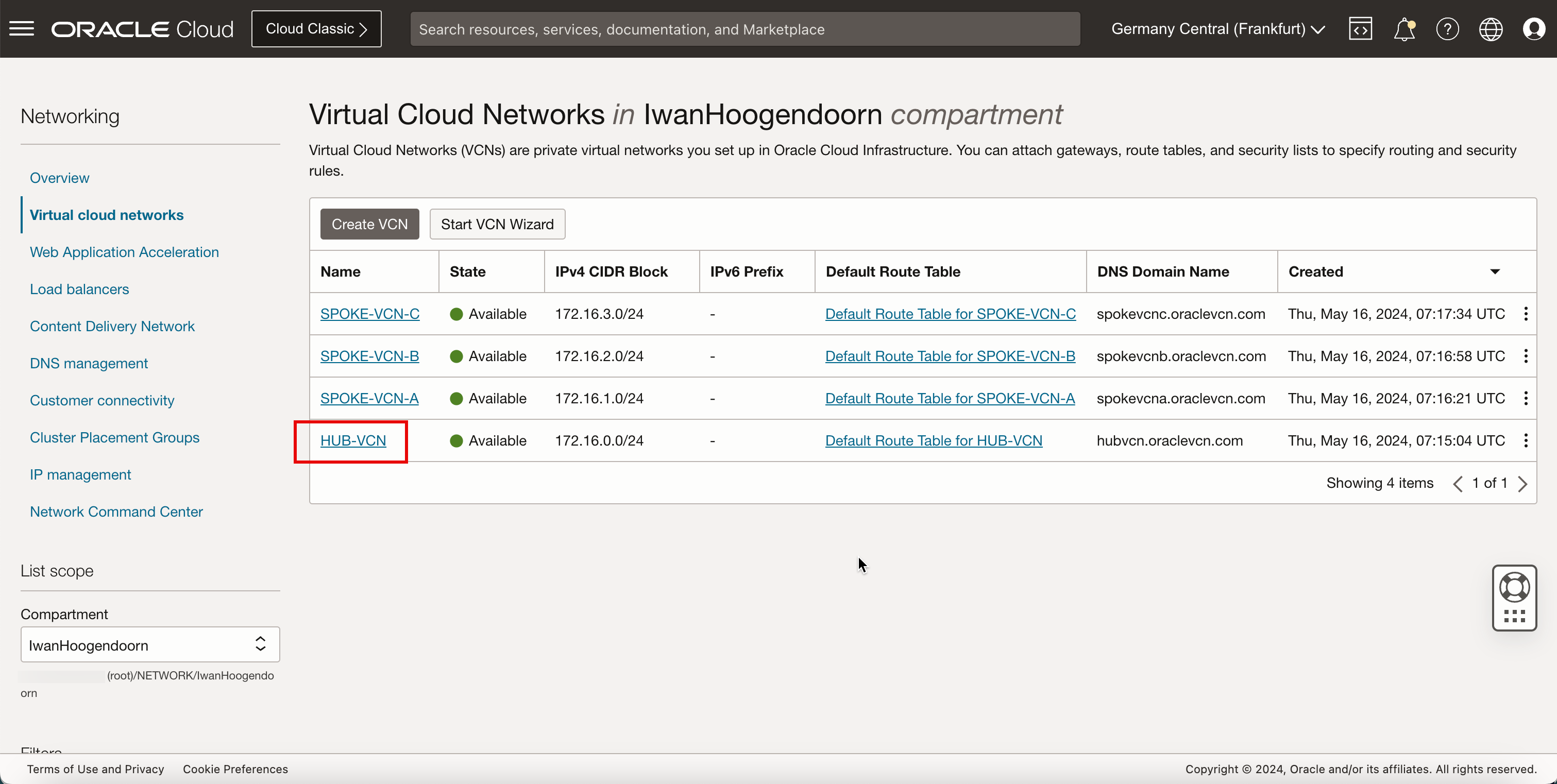

Sélectionnez le réseau VCN auquel votre pare-feu pfSense est attaché.

- Faire défiler vers le bas.

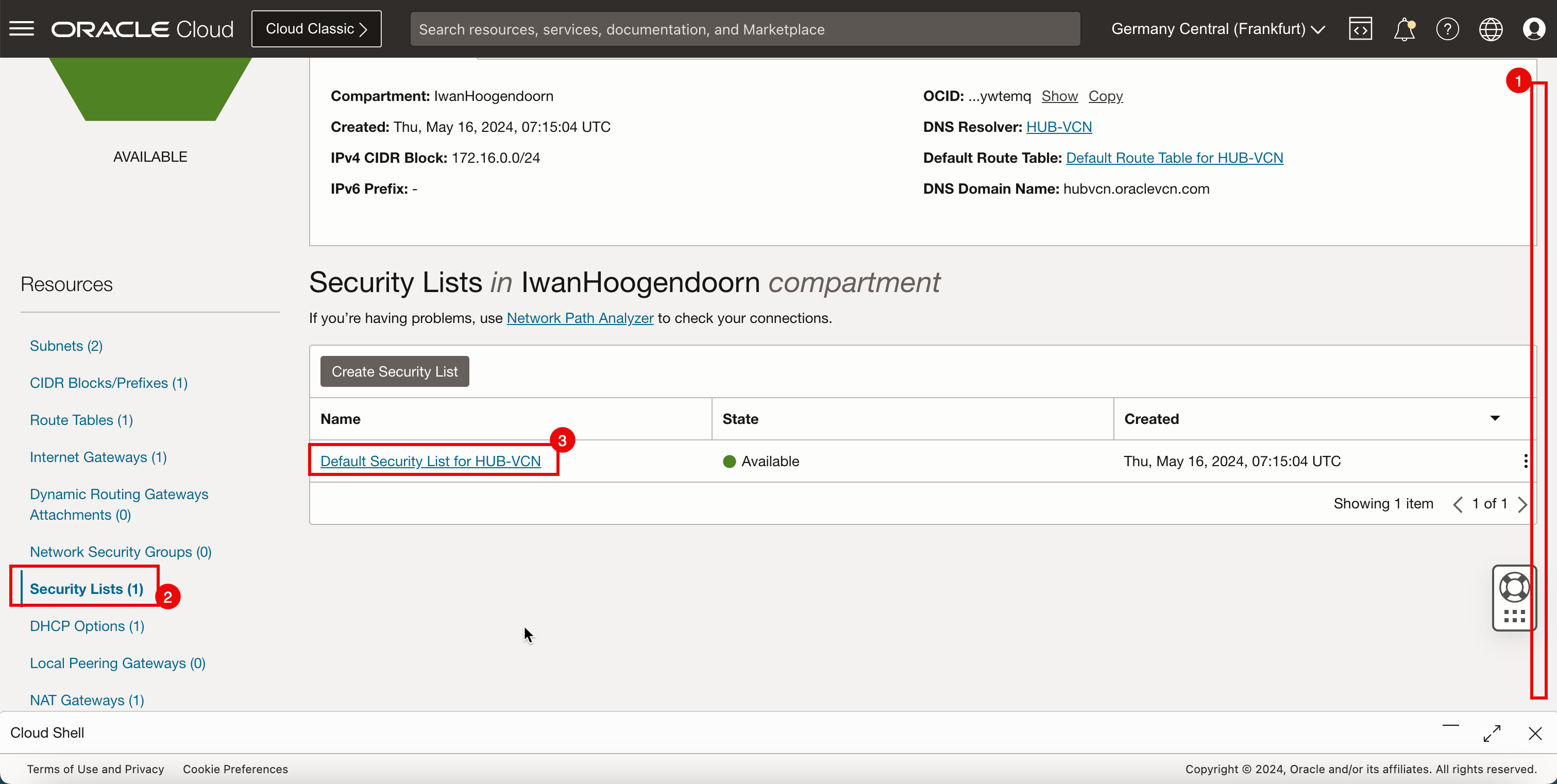

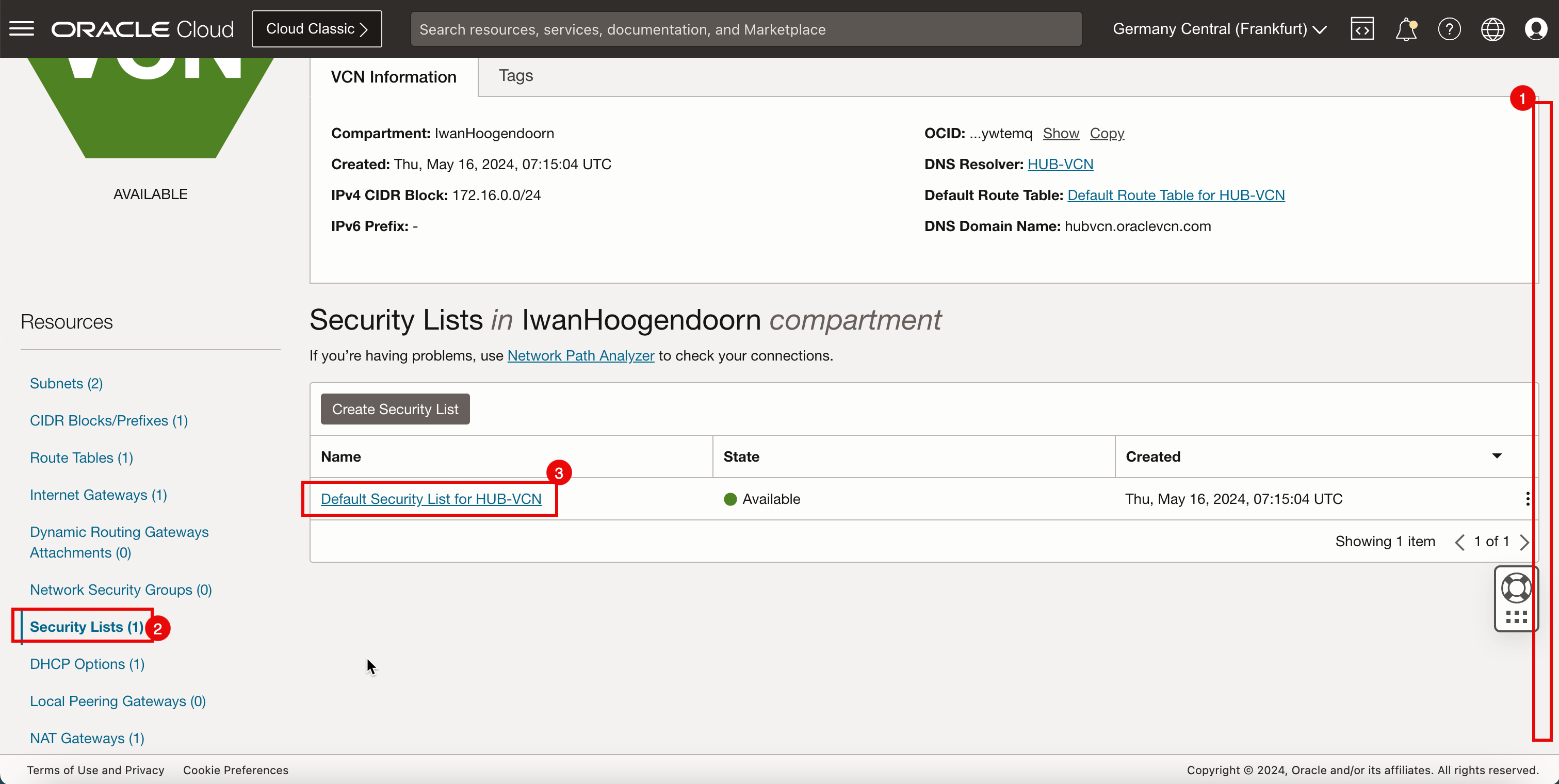

- Cliquez sur Listes de sécurité.

- Cliquez sur Liste de sécurité par défaut pour le VCN HUB.

-

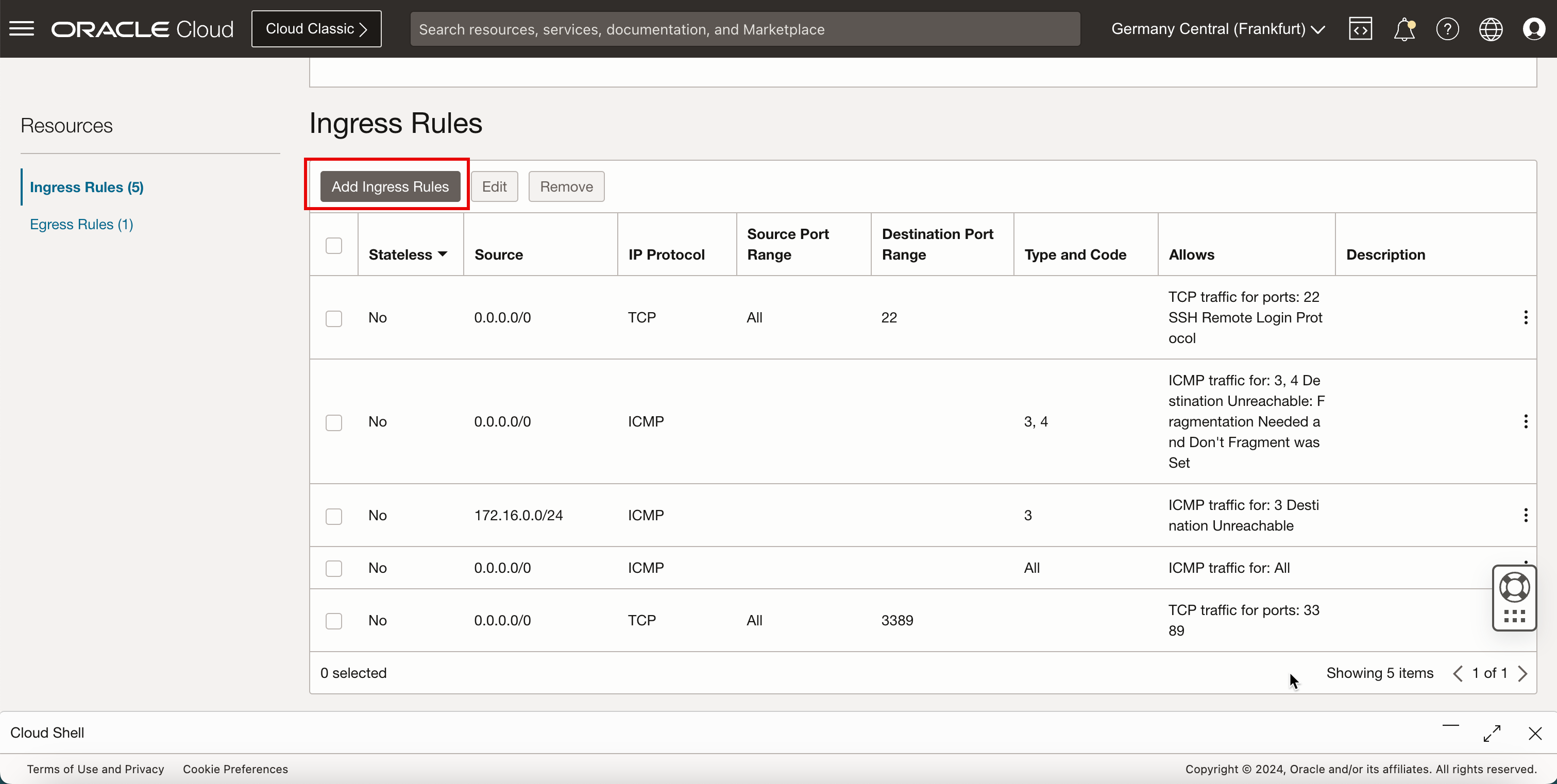

Cliquez sur Ajouter des règles entrantes pour créer la règle de trafic entrant.

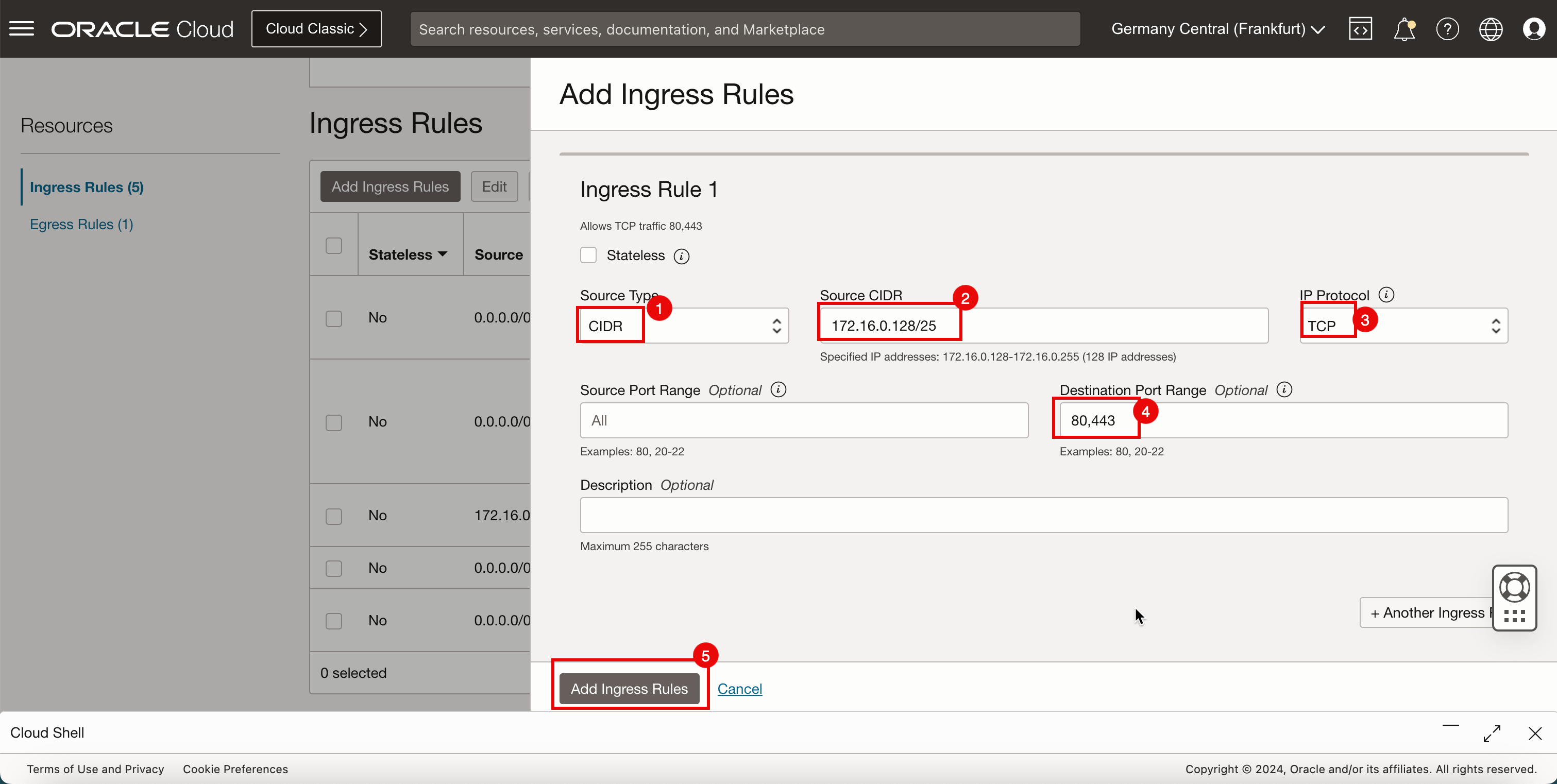

- Dans Type de source, entrez CIDR.

- Dans CIDR source, pour ce tutoriel, entrez

172.16.0.128/25. Il s'agit du sous-réseau qui a l'instance Windows, que nous utiliserons pour nous connecter au pare-feu pfSense à l'aide du navigateur. - Dans Protocole IP, entrez TCP.

- Dans Intervalle de ports de destination, entrez

80,443. - Cliquez sur Ajouter des règles de trafic entrant .

-

Notez que la règle de sécurité est ajoutée pour autoriser les ports TCP/

80et TCP/443sur la liste de sécurité attachée au VCN. Cela vous permettra de configurer une connexion HTTP et HTTPS de l'instance Windows vers cette nouvelle instance de pare-feu pfSense.

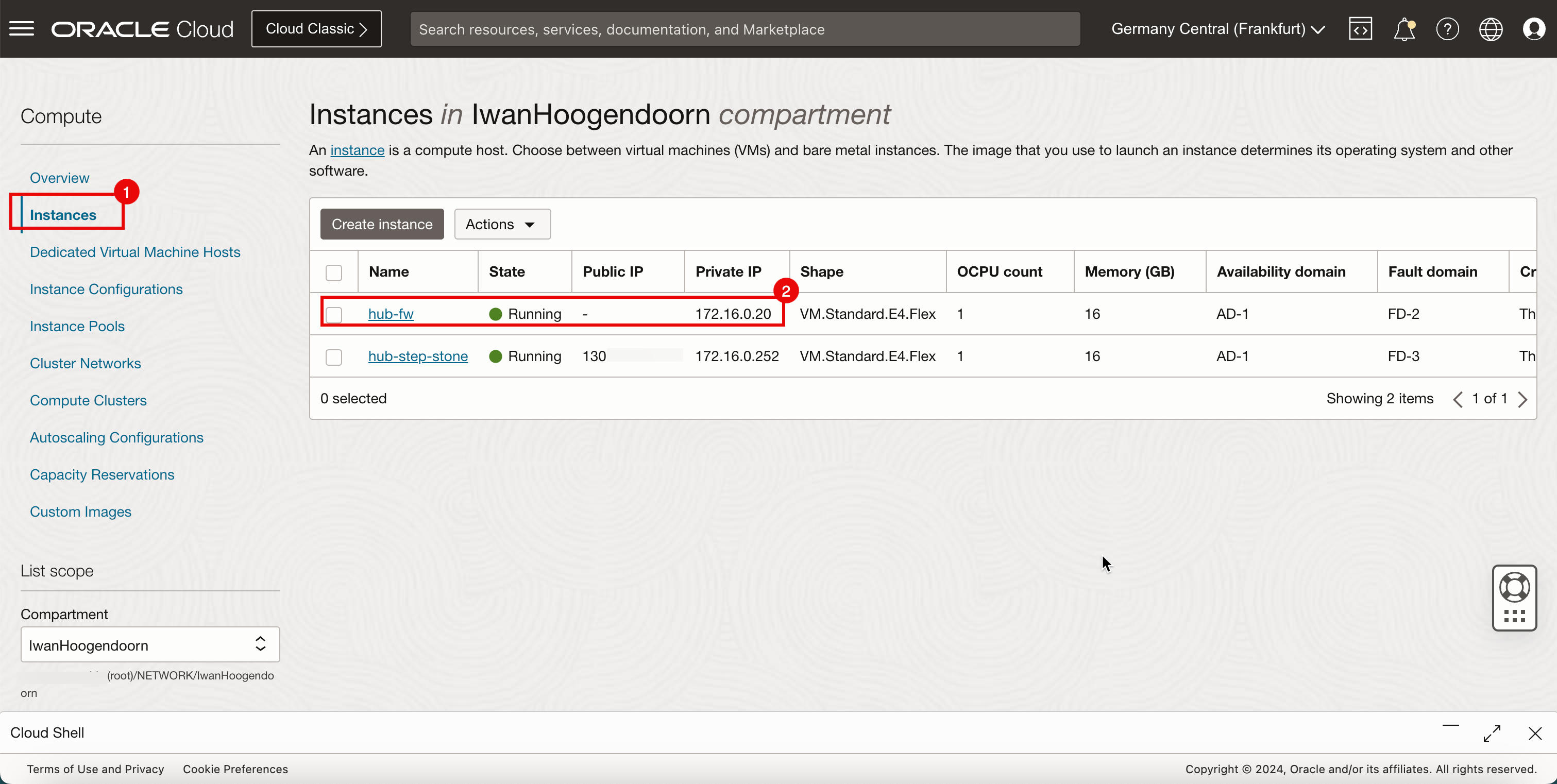

- Naviguez jusqu'à Calcul et Instances.

- Notez votre adresse IP de pare-feu pfSense.

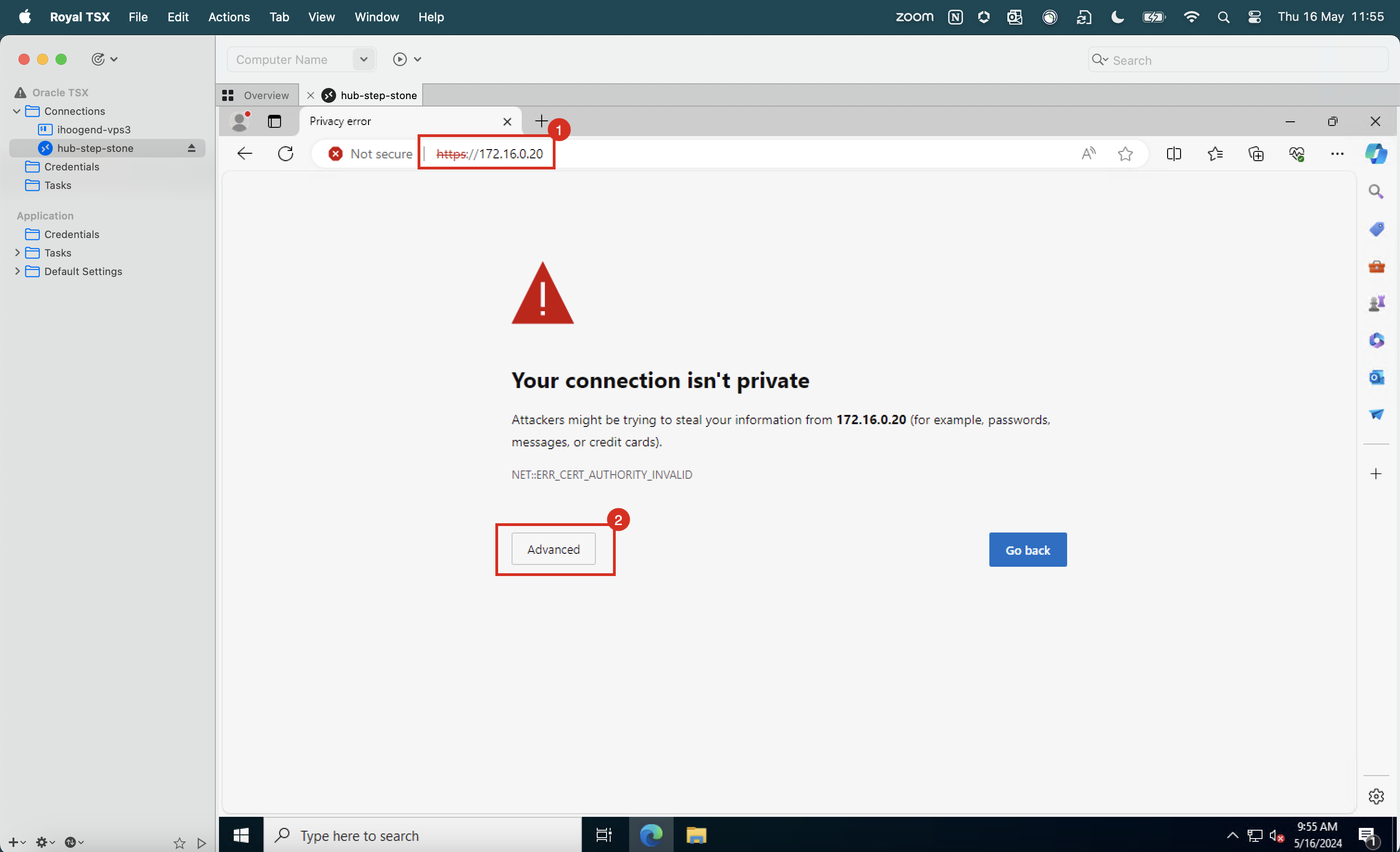

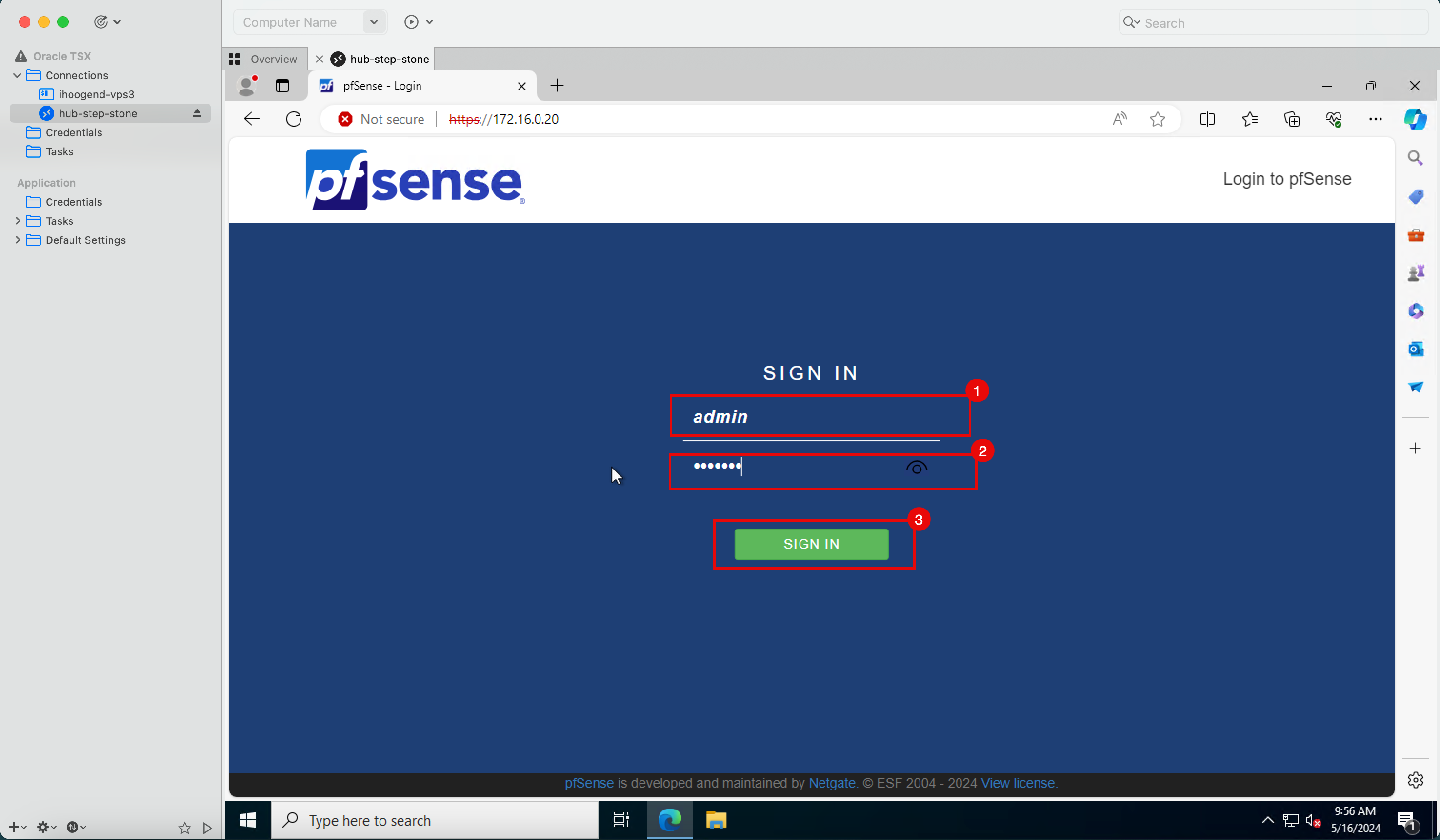

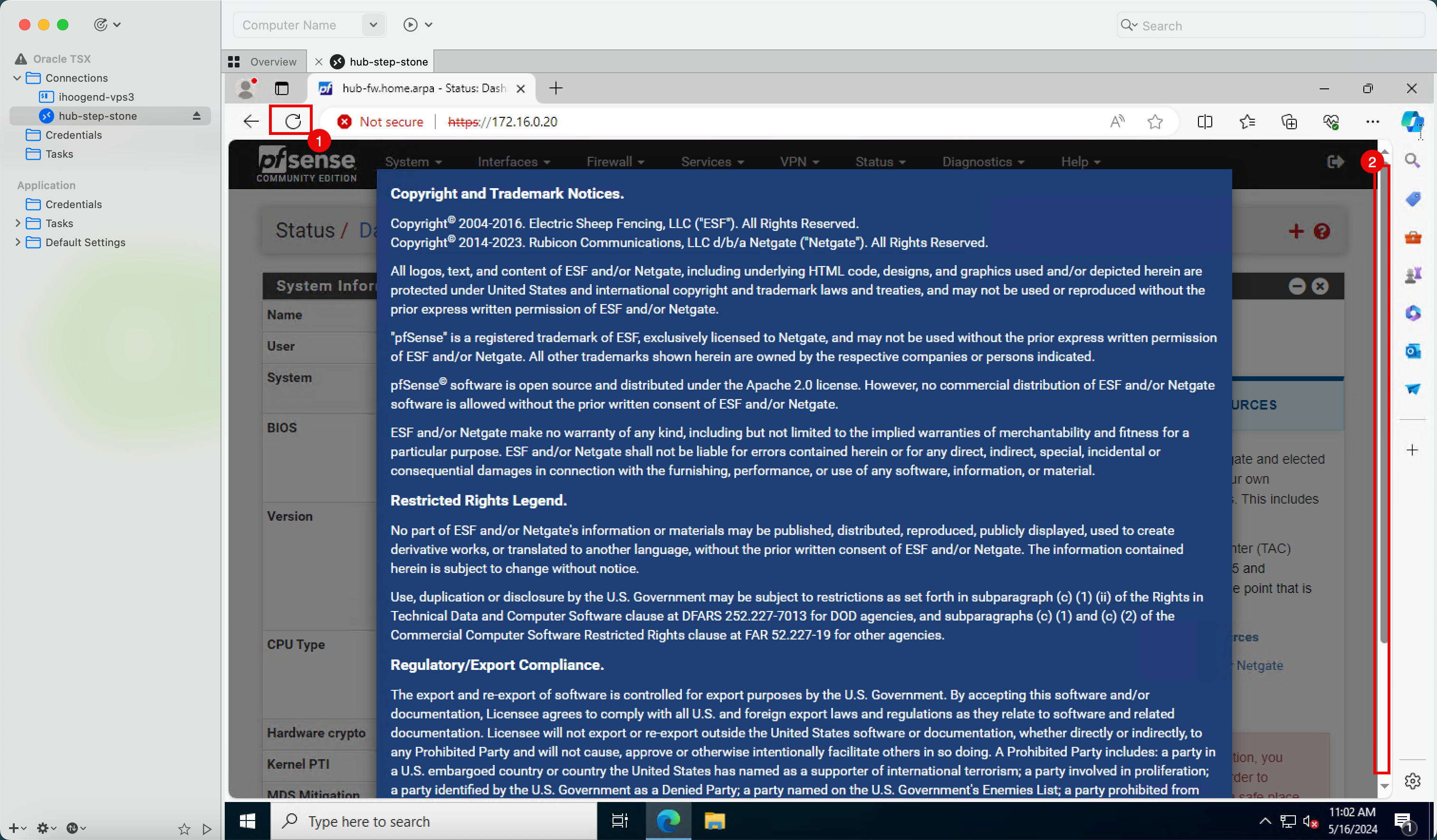

- Dans votre instance Windows, ouvrez un navigateur et accédez à l'adresse IP du pare-feu pfSense à l'aide de HTTPS.

- Cliquez sur Avancé.

-

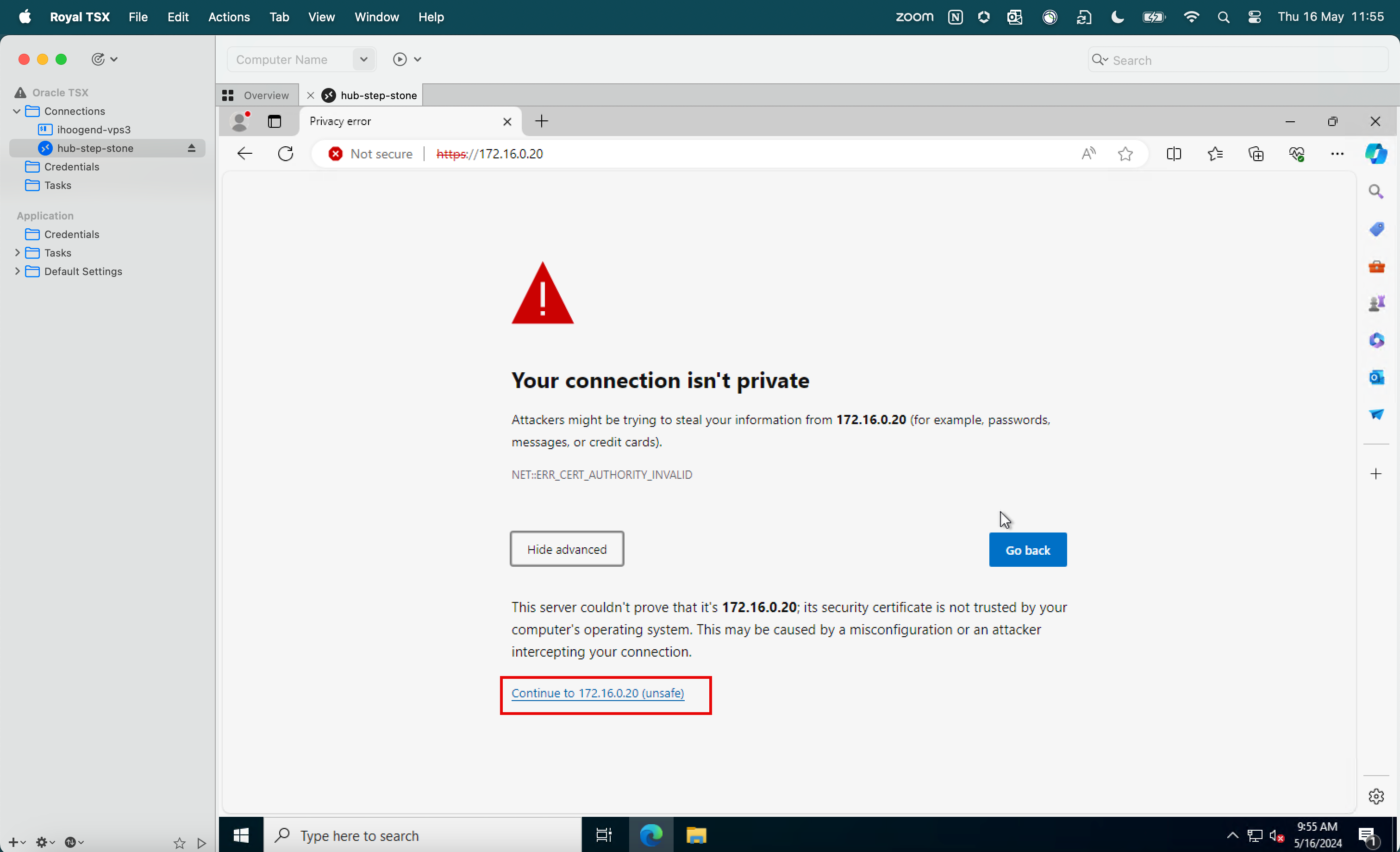

Cliquez sur Continuer.

- Entrez le nom d'utilisateur par défaut

admin. - Entrez le mot de passe par défaut

pfsense. - Click sur Connexion.

- Entrez le nom d'utilisateur par défaut

-

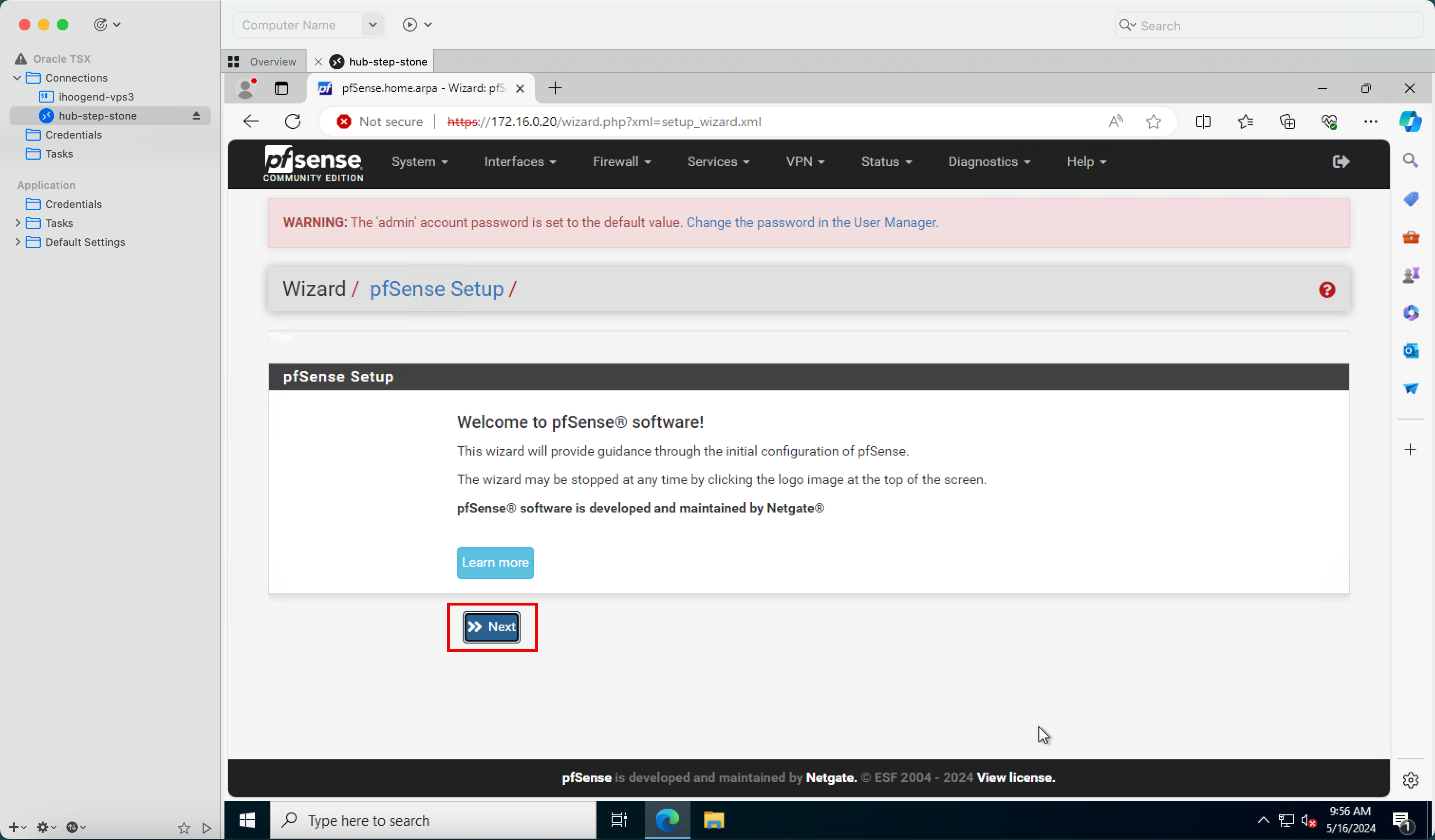

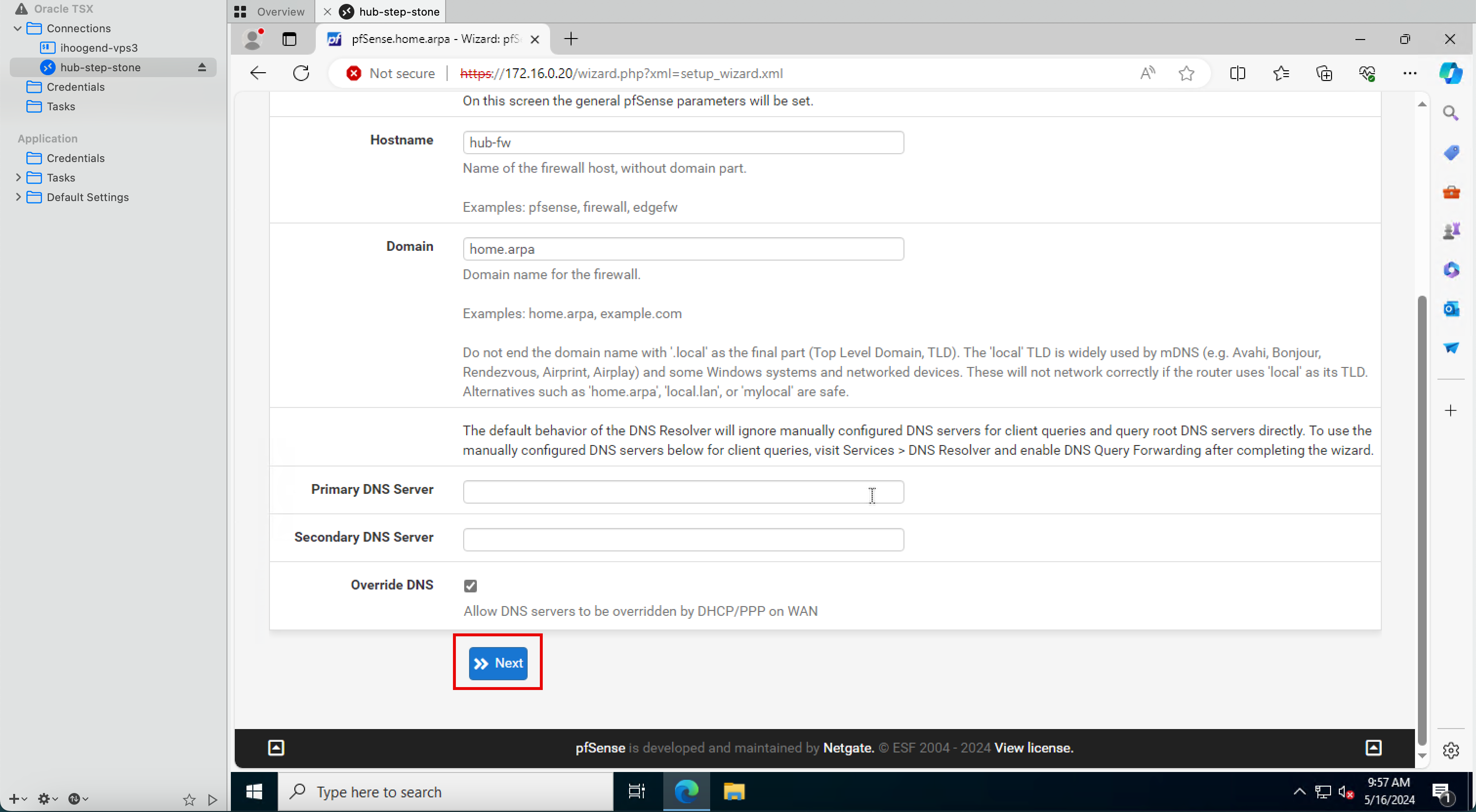

Cliquez sur Suivant.

-

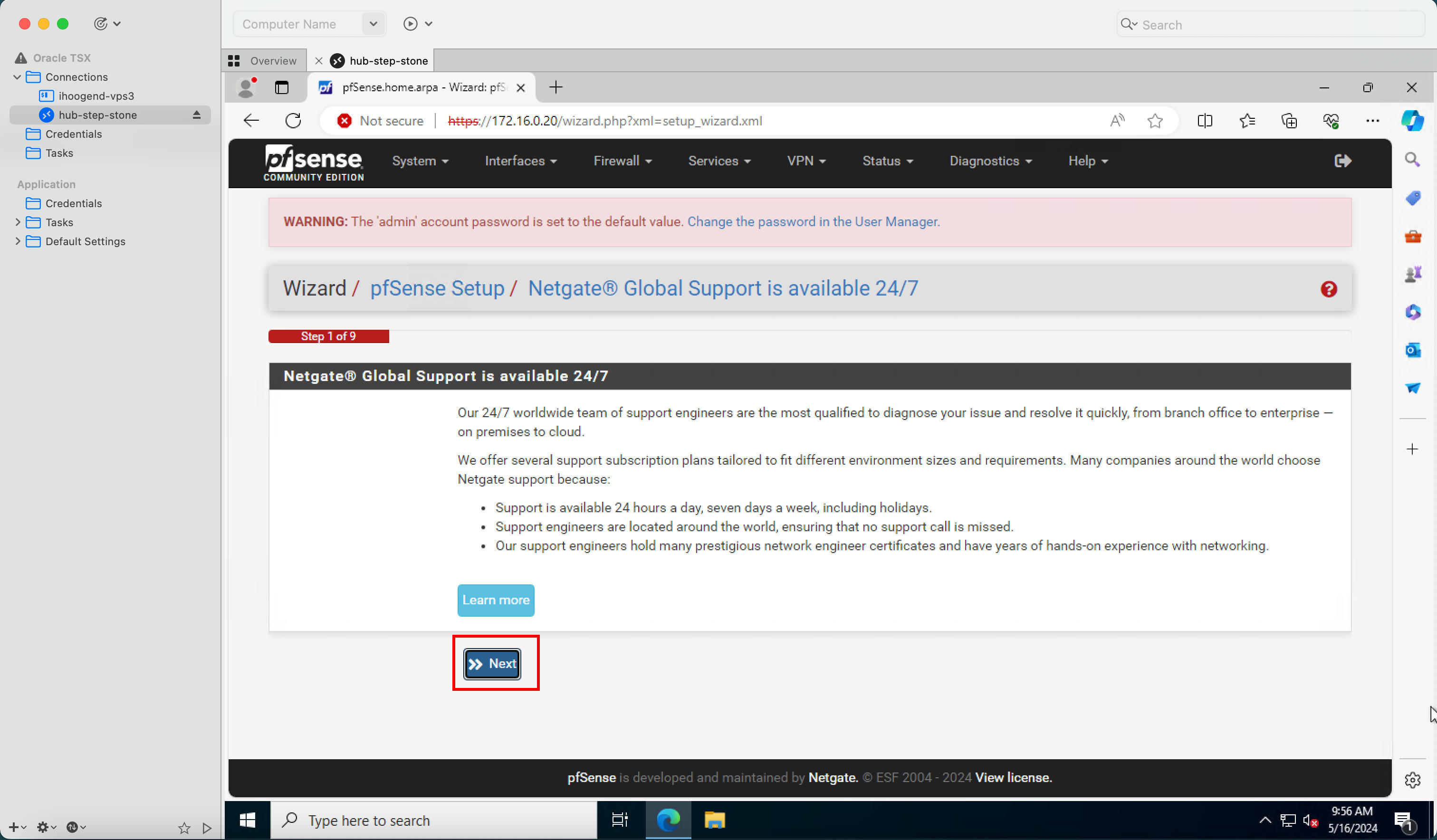

Cliquez sur Suivant.

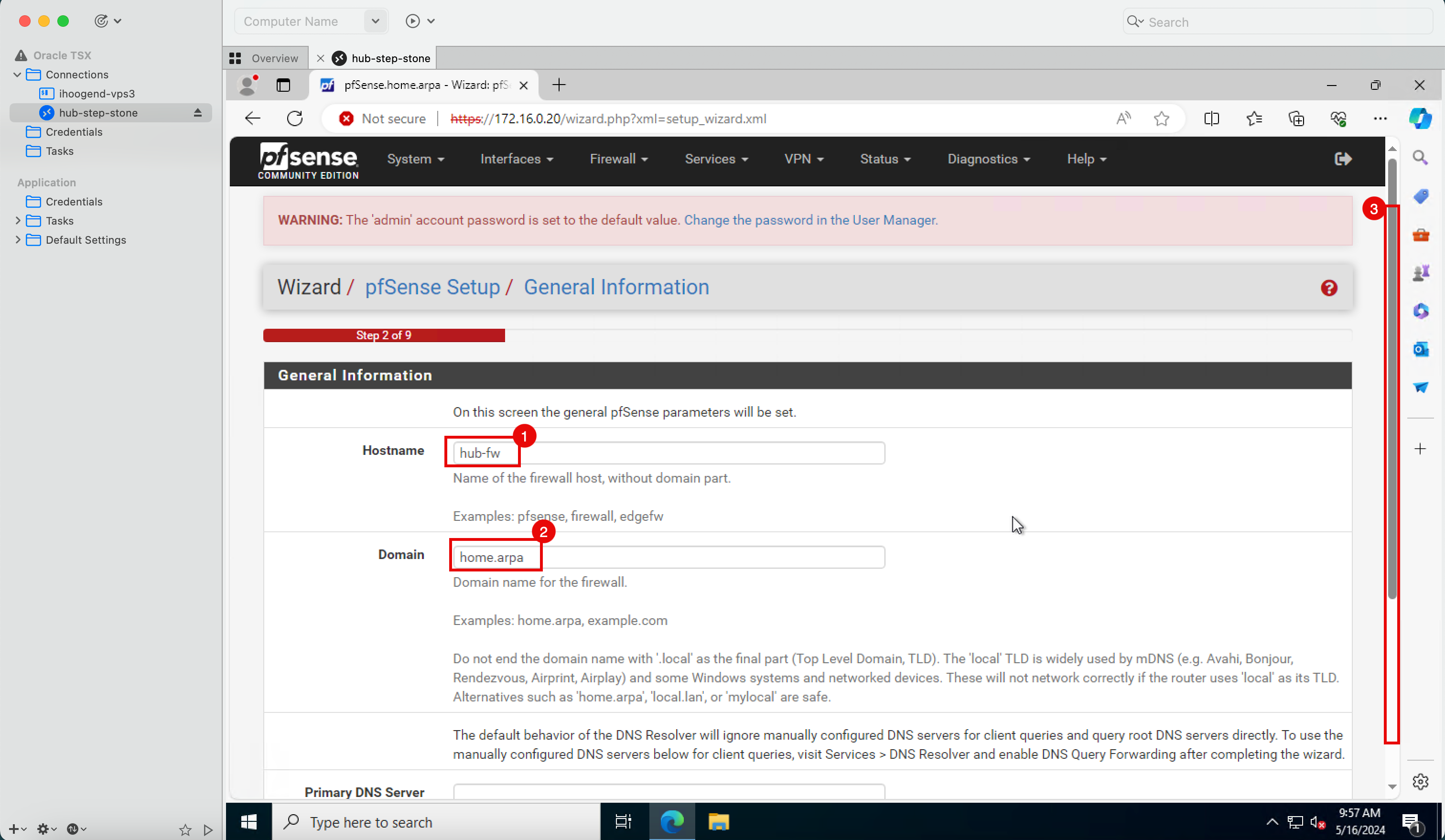

- Entrer un nom d'hôte.

- Entrez un nom de domaine ou conservez le nom de domaine par défaut.

- Faire défiler vers le bas.

-

Cliquez sur Suivant.

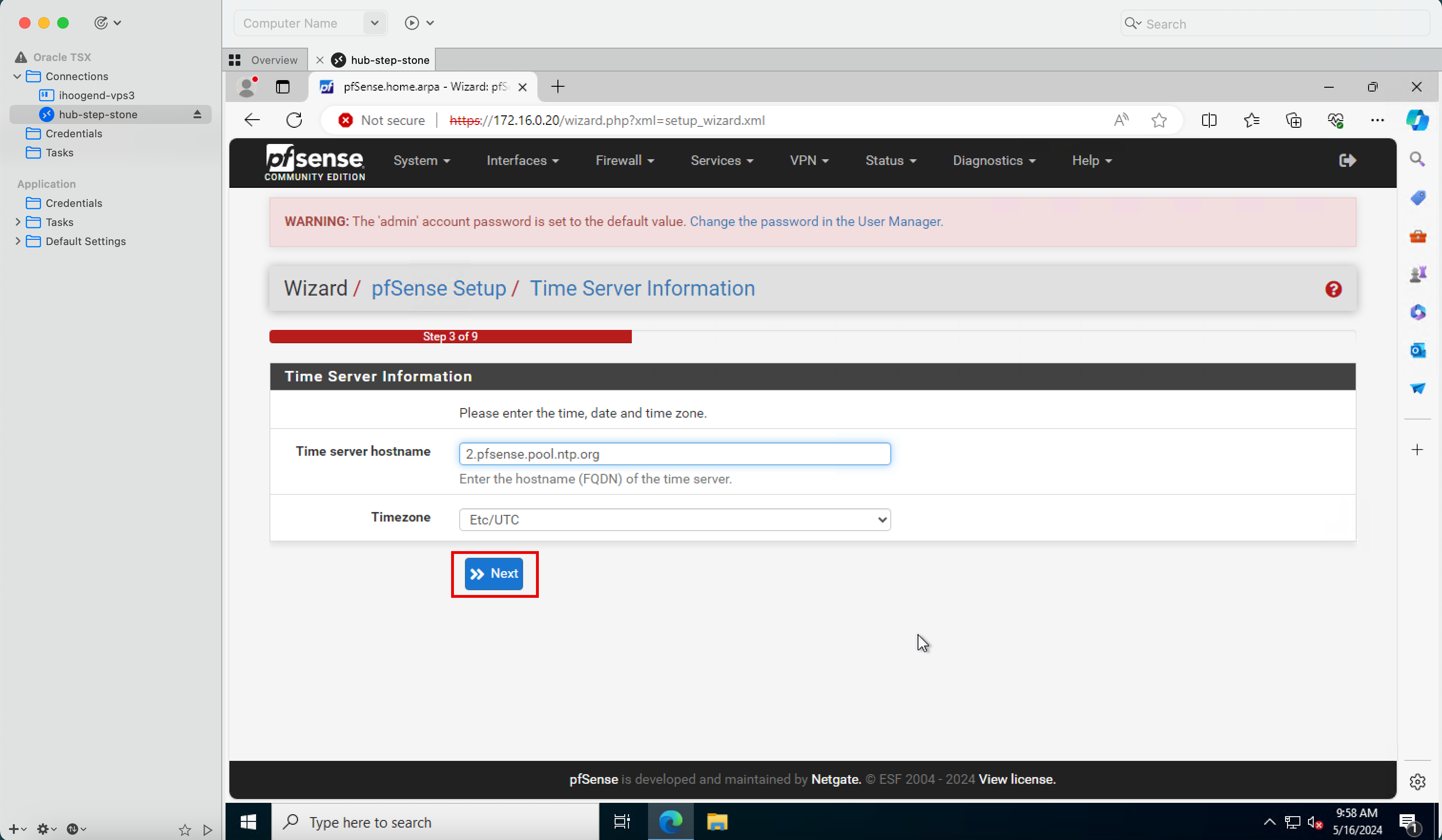

-

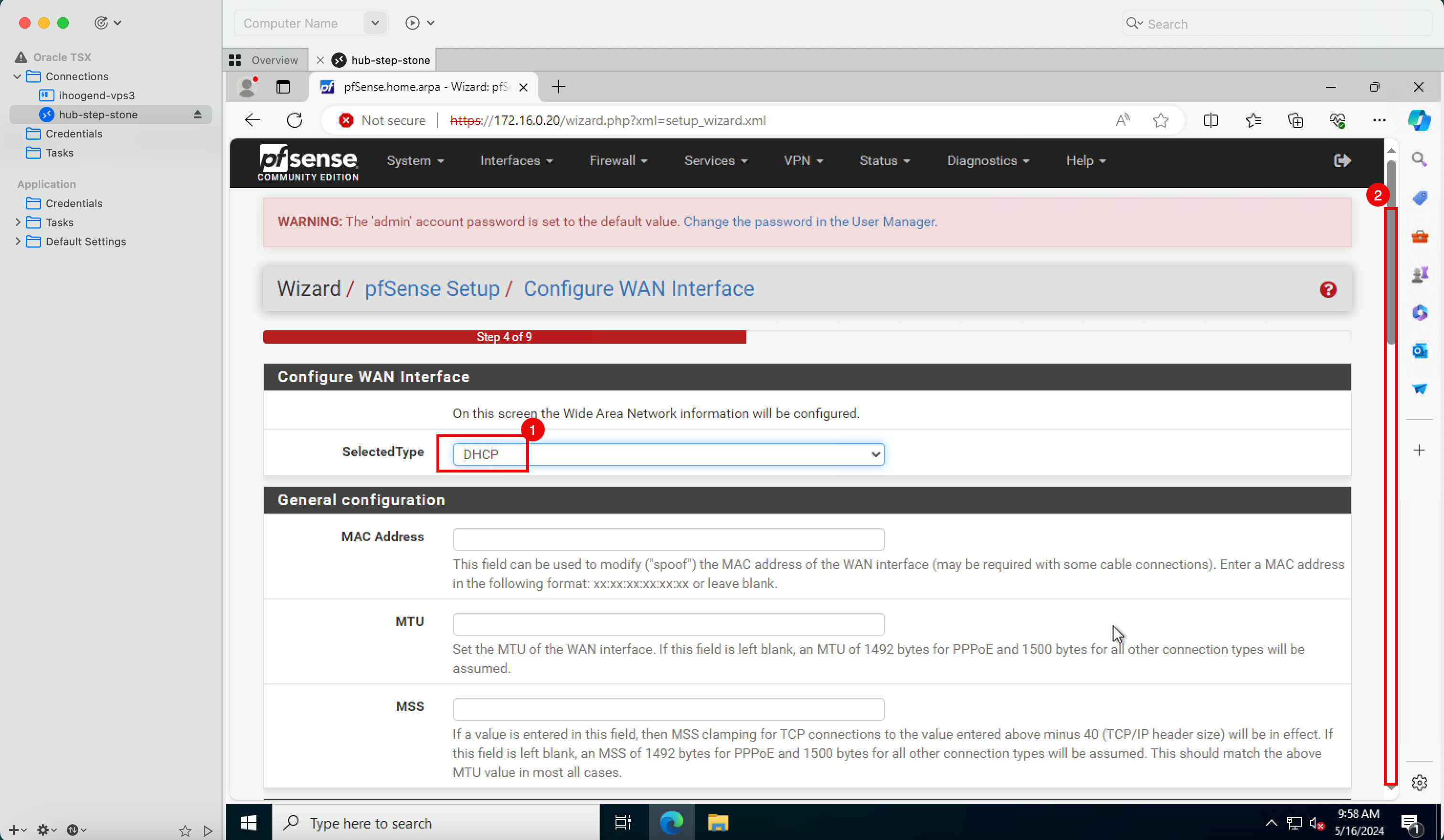

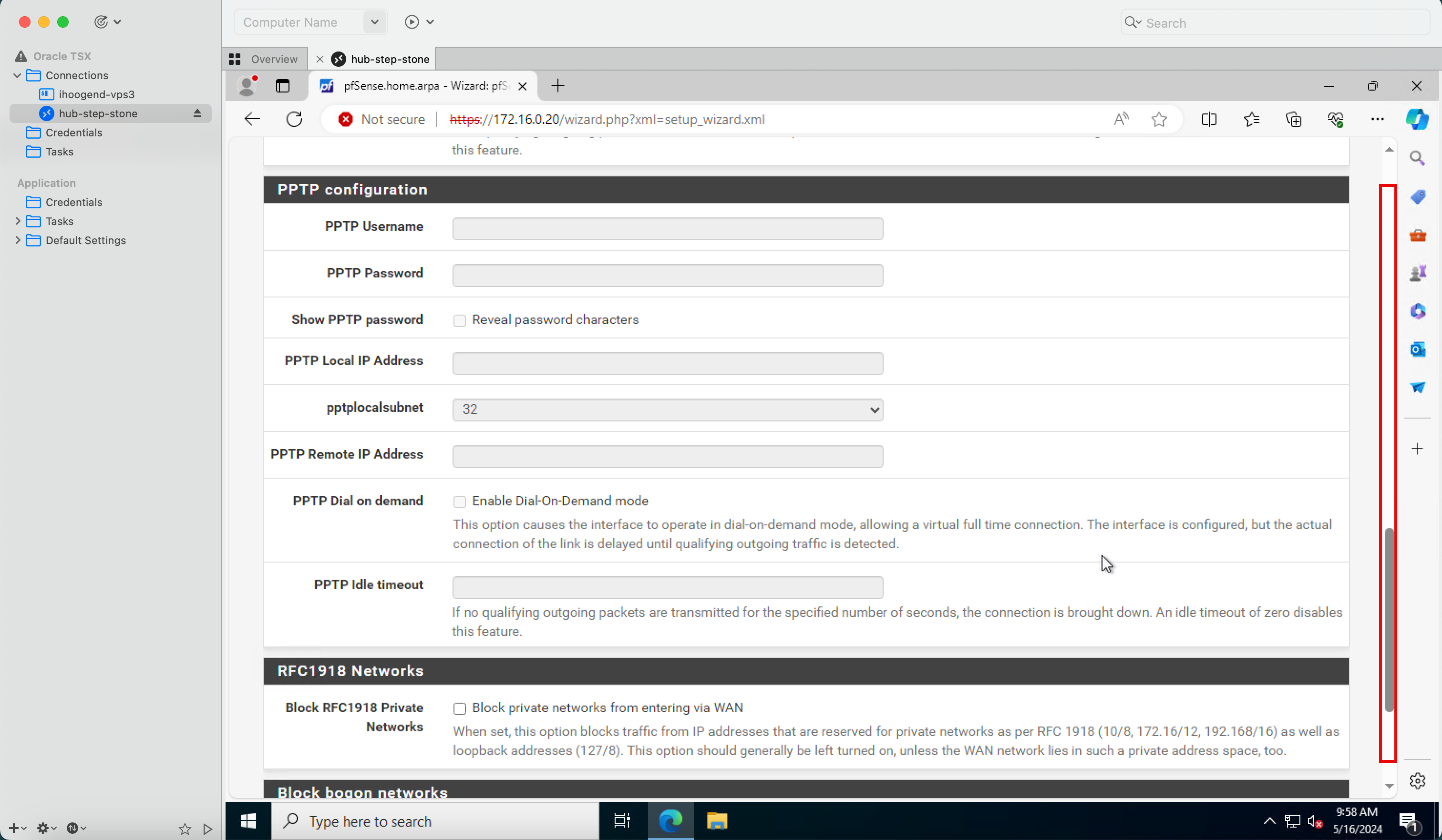

Cliquez sur Suivant.

Note : Si vous utilisez des réseaux, cela peut sembler un peu étrange, car nous avons spécifié d'utiliser une adresse IPv4 statique lors de la création de l'instance. La façon dont cela fonctionne dans ce cas particulier est qu'Oracle réserve l'adresse IP statique dans son serveur DHCP et affecte cette adresse au pare-feu pfSense. Ainsi, le pare-feu pfSense aura toujours la même adresse IP, mais du point de vue OCI, il s'agira d'une adresse IP statique et, du point de vue pfSense, il s'agira d'une adresse DHCP.

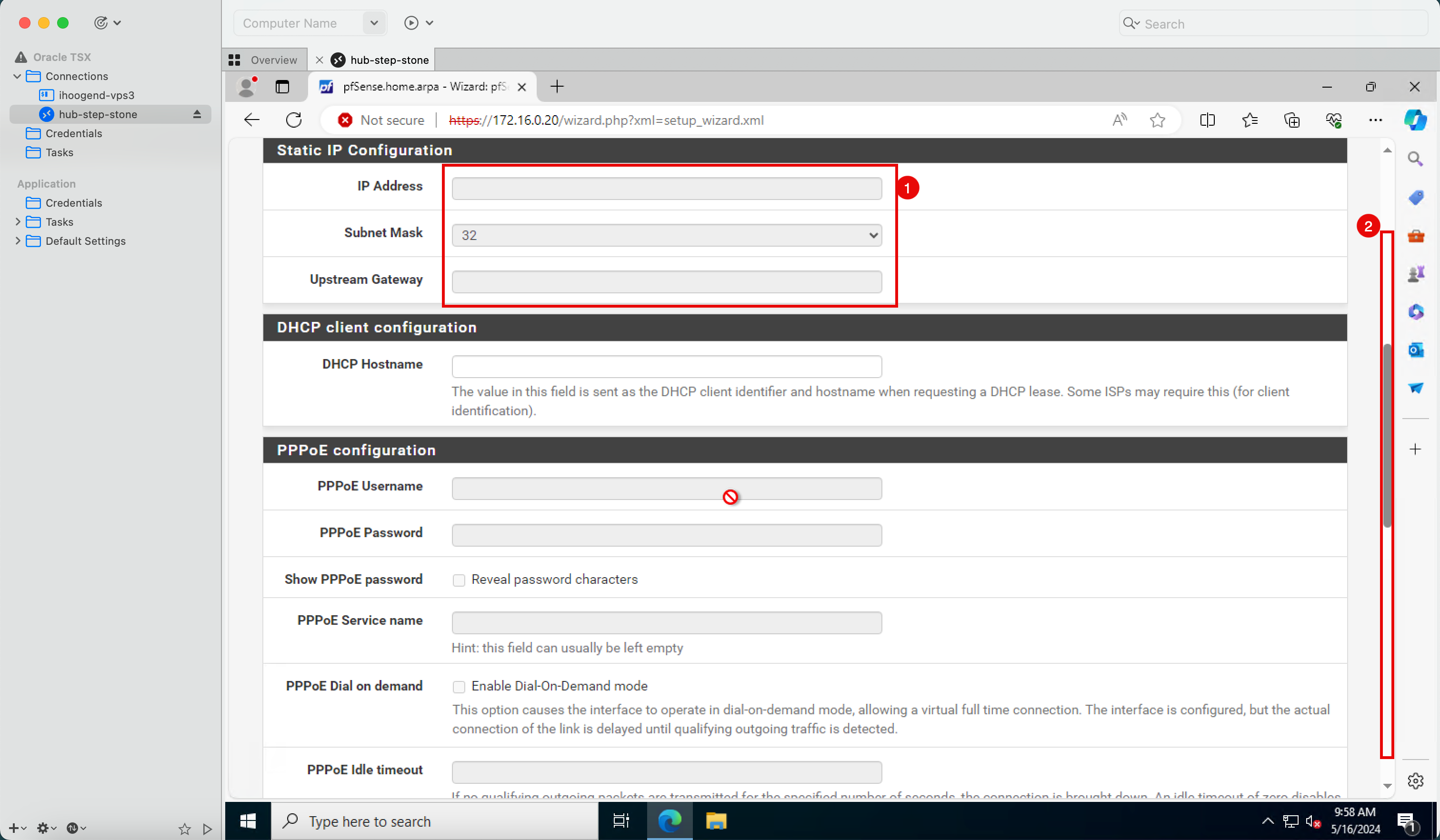

- Dans Configurer l'interface WAN, sélectionnez DHCP.

- Faire défiler vers le bas.

- Conservez tous les paramètres d'adresse IP par défaut.

- Faire défiler vers le bas.

-

Faire défiler vers le bas.

-

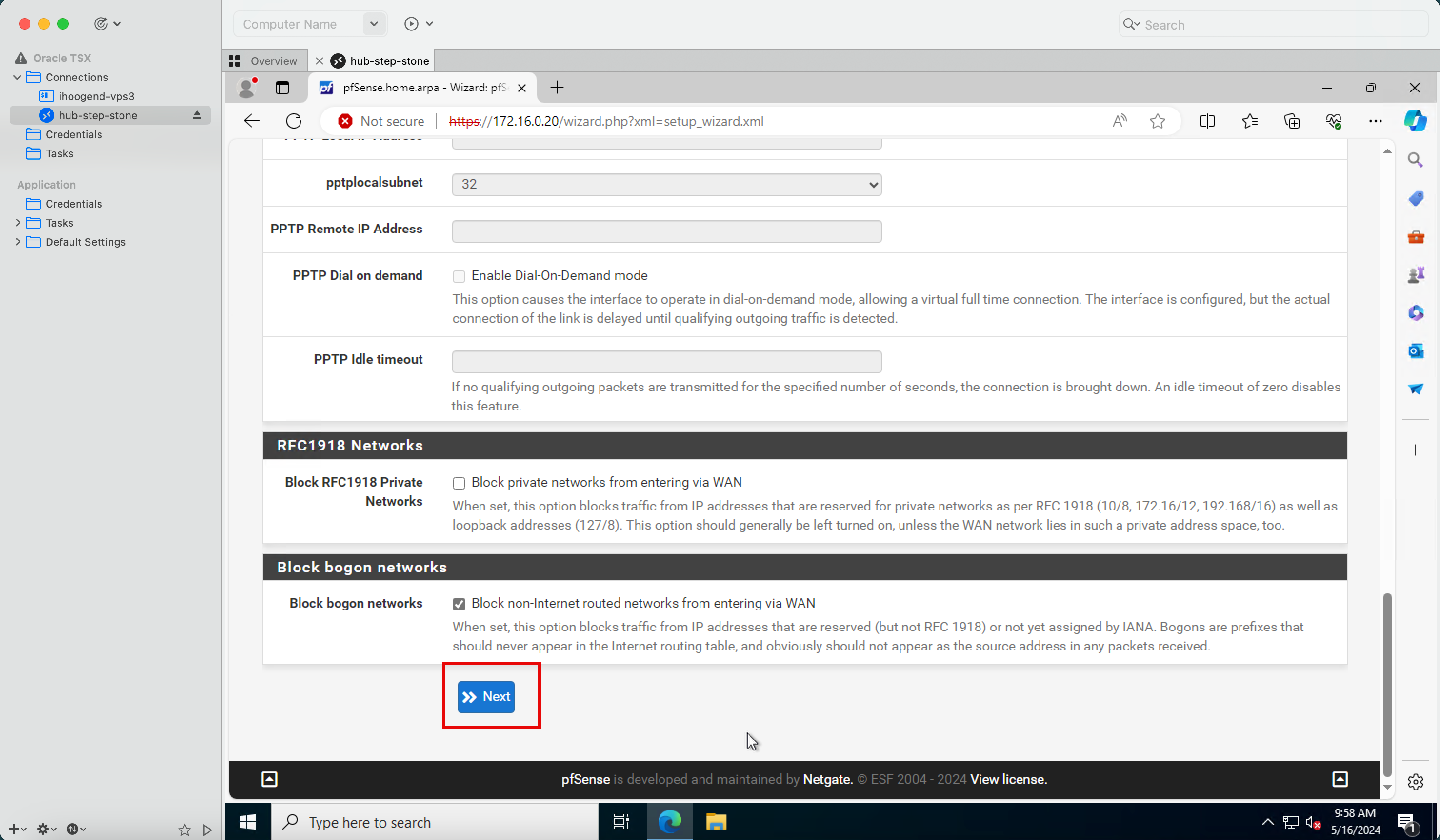

Cliquez sur Suivant.

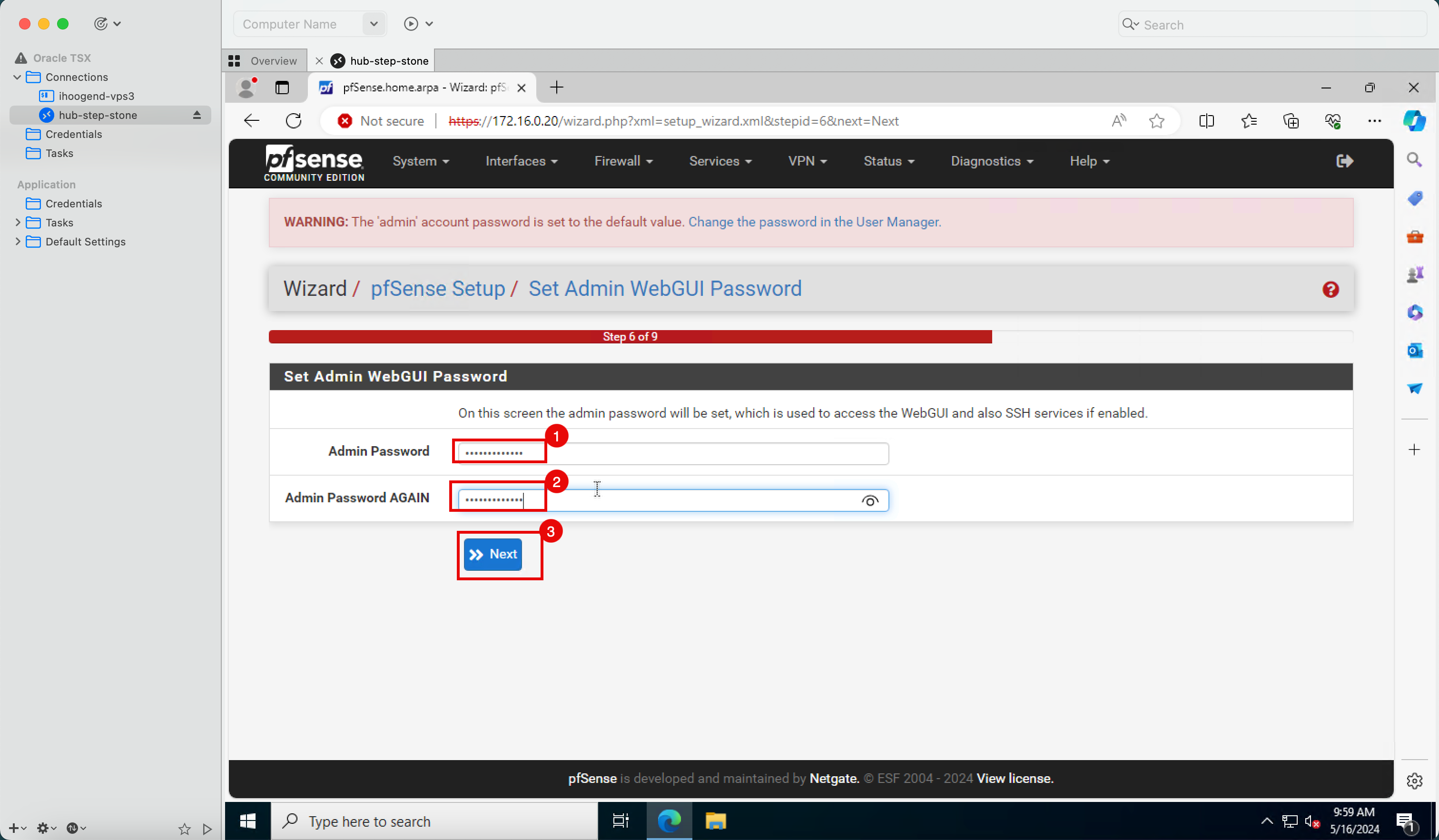

- Entrez un nouveau mot de passe d'administrateur.

- Entrez à nouveau un mot de passe d'administrateur.

- Cliquez sur Suivant.

-

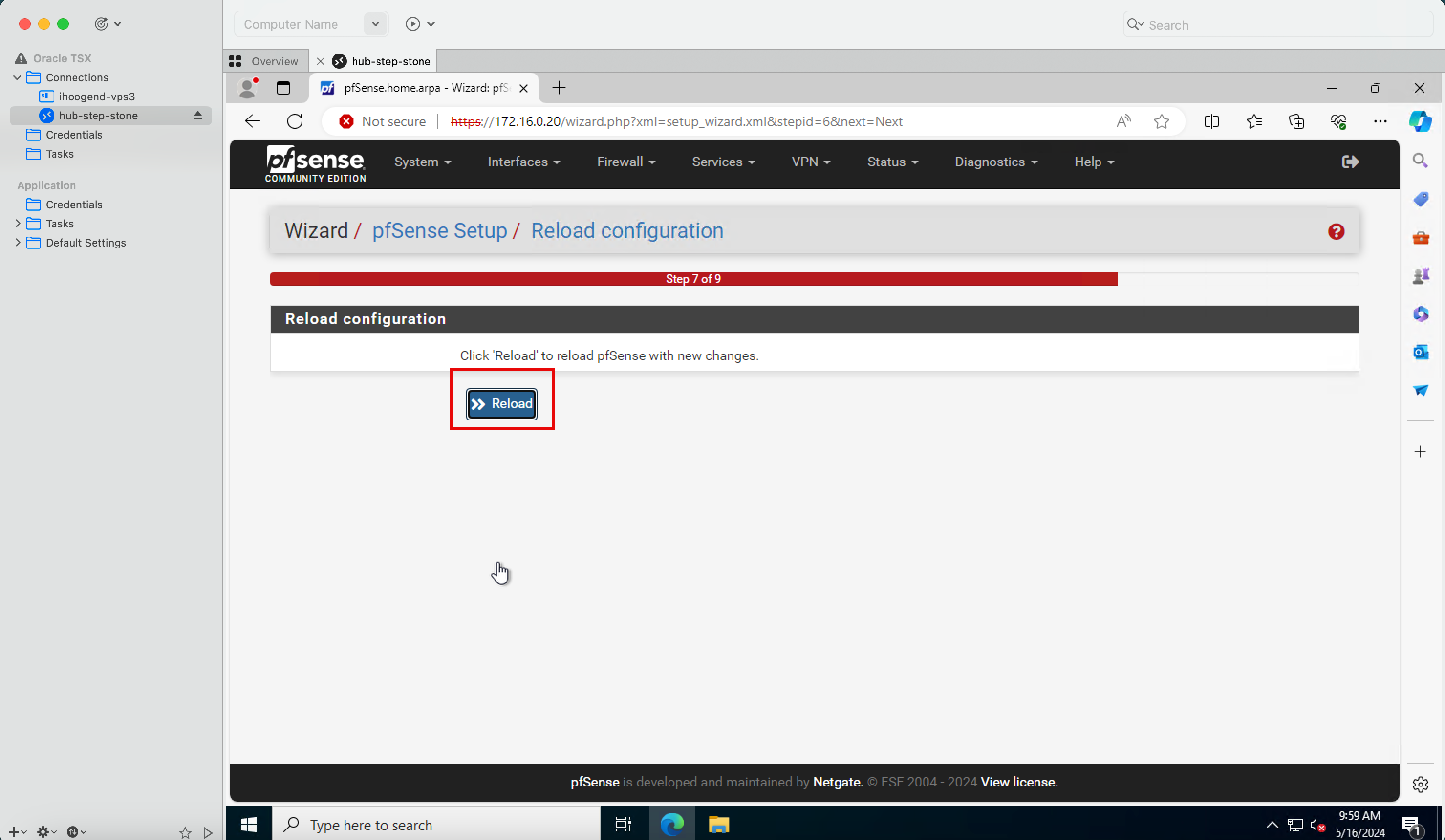

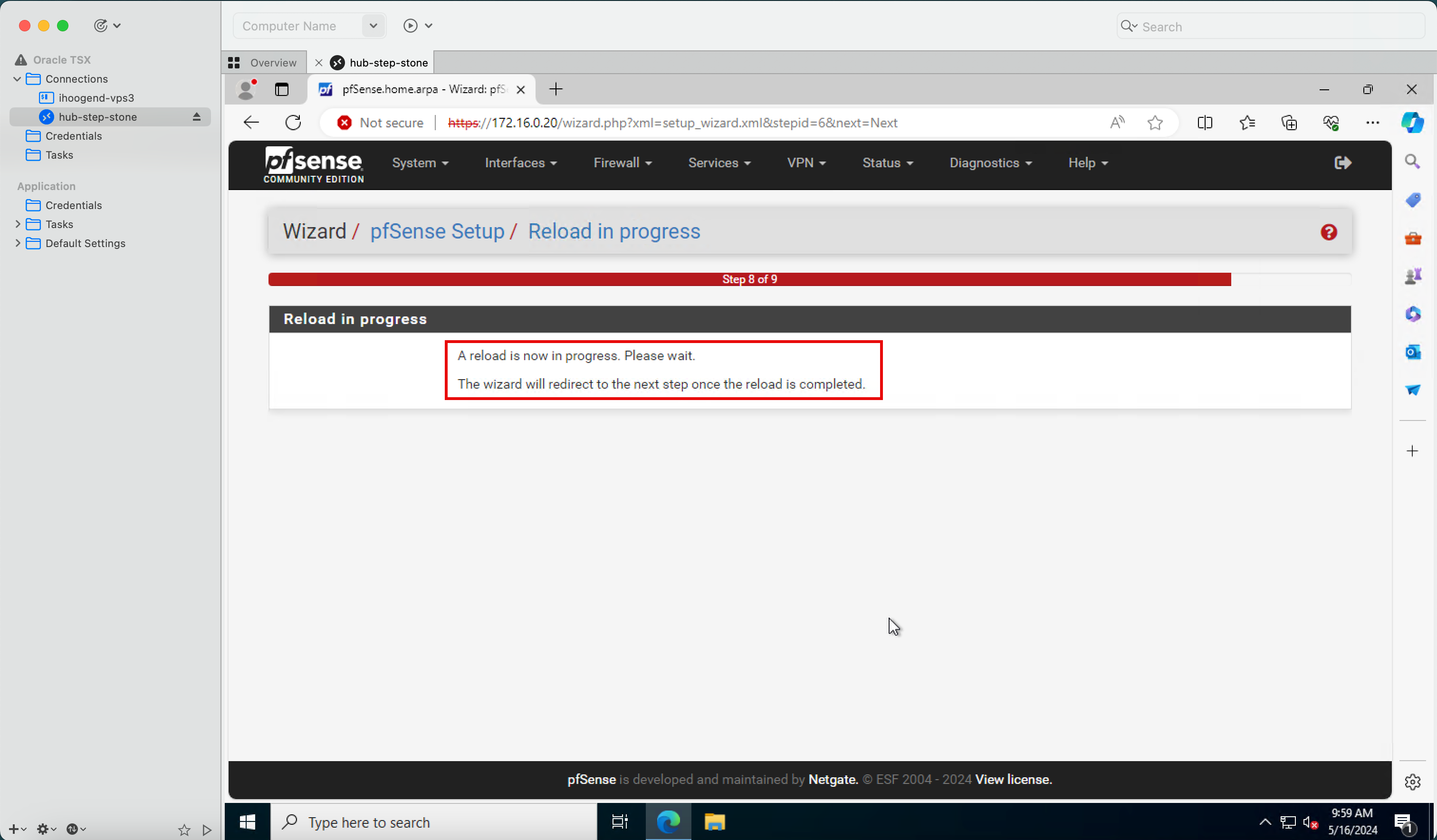

Cliquez sur Recharger.

-

Notez que la configuration du pare-feu pfSense est rechargée.

-

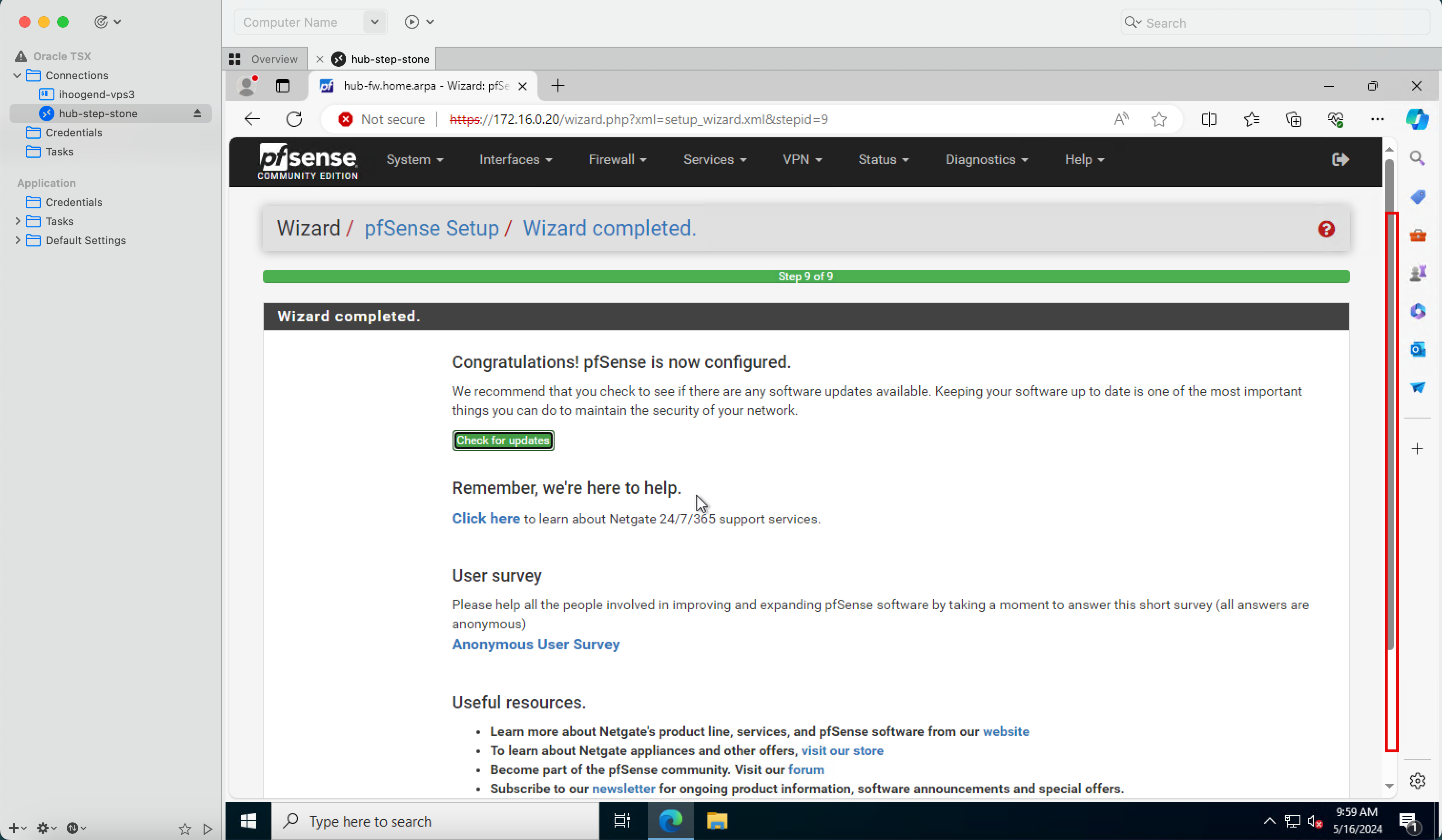

Faire défiler vers le bas.

-

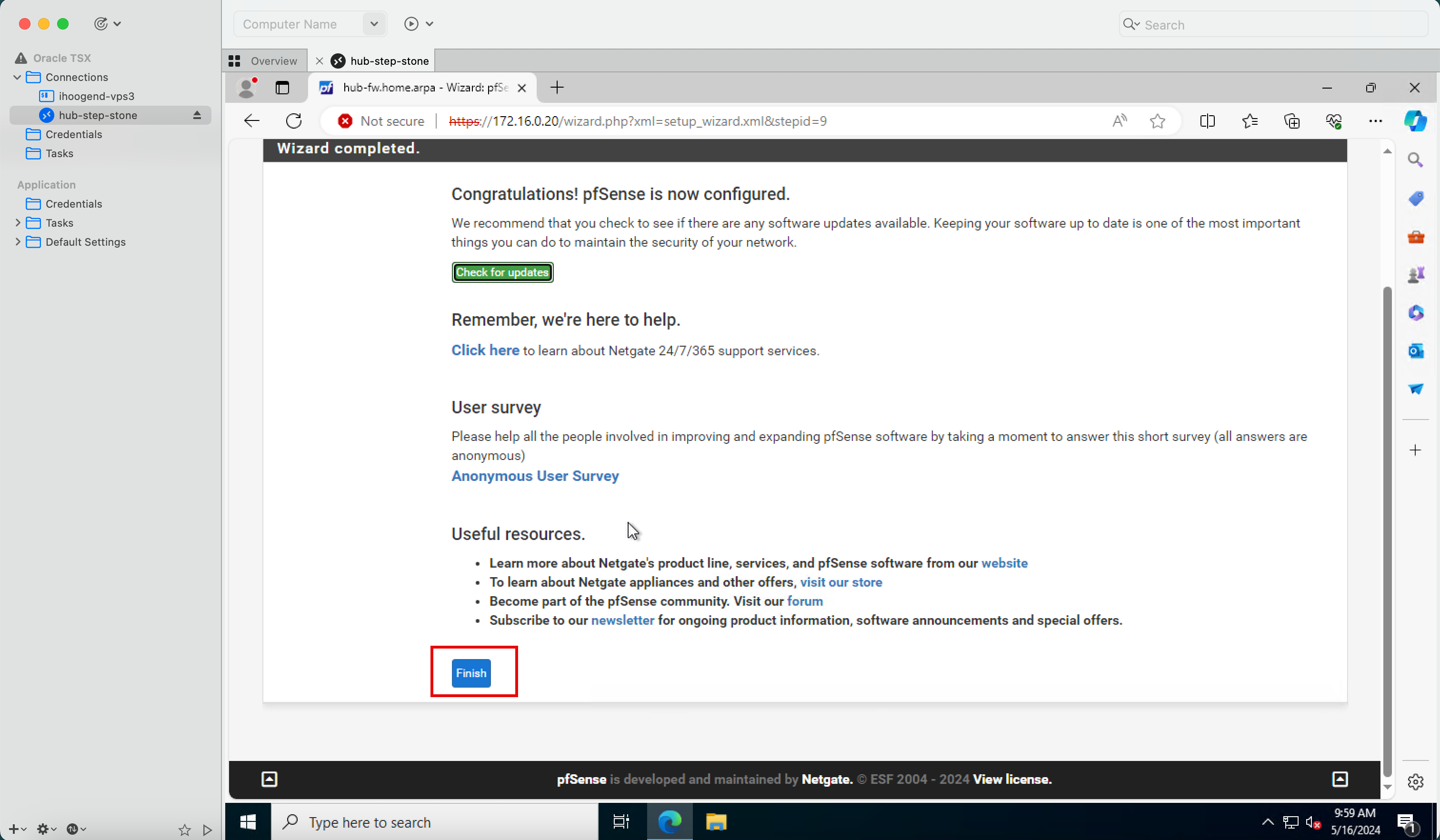

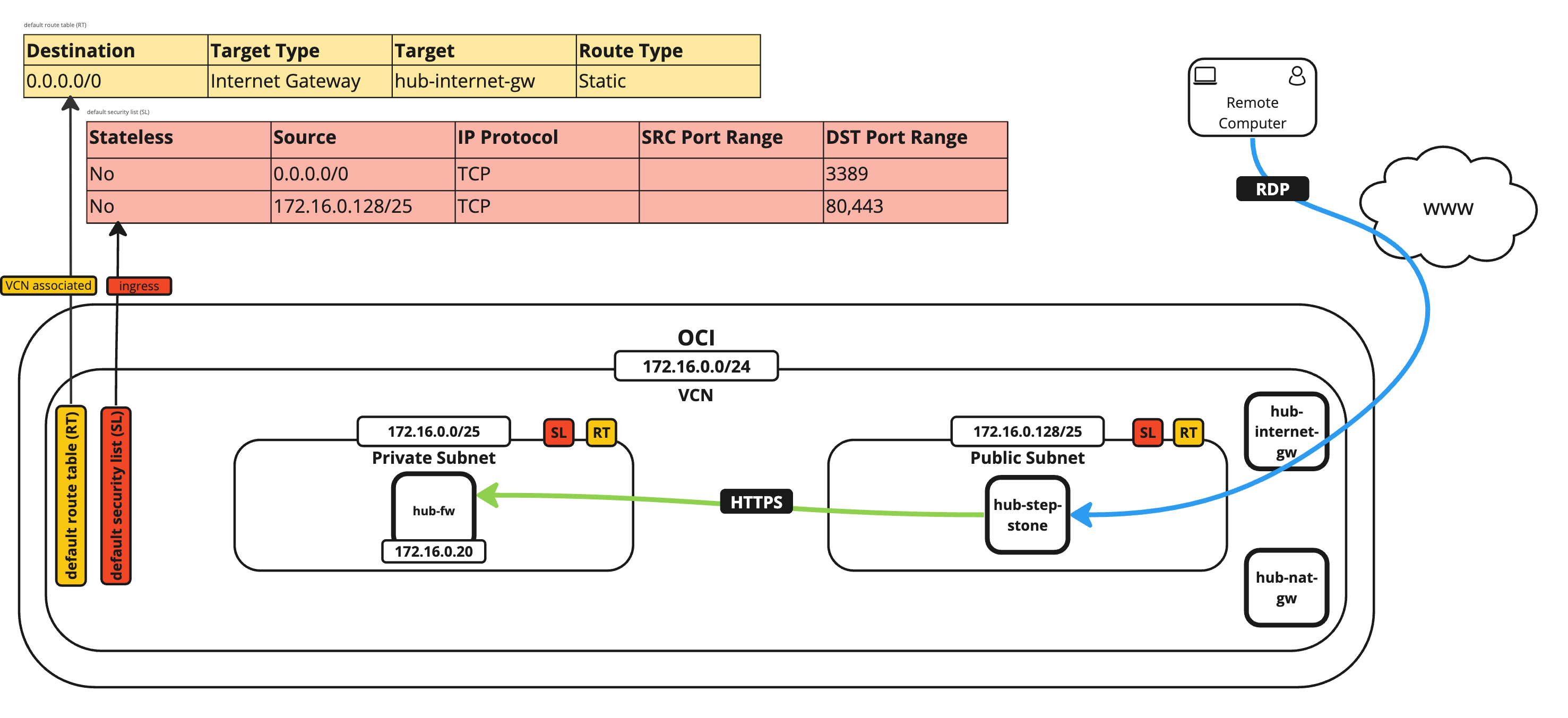

Cliquez sur Terminer.

-

Faire défiler vers le bas.

-

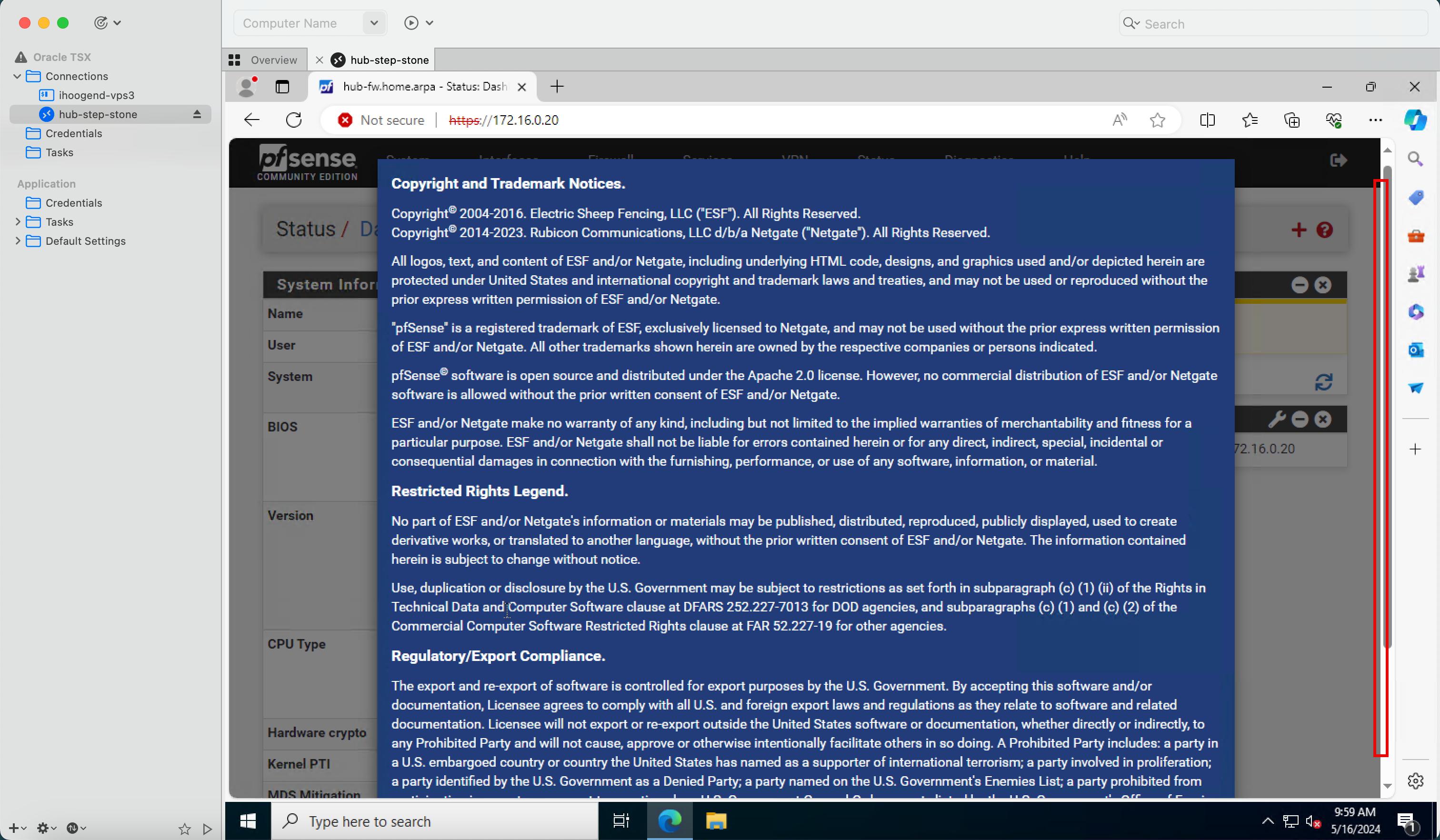

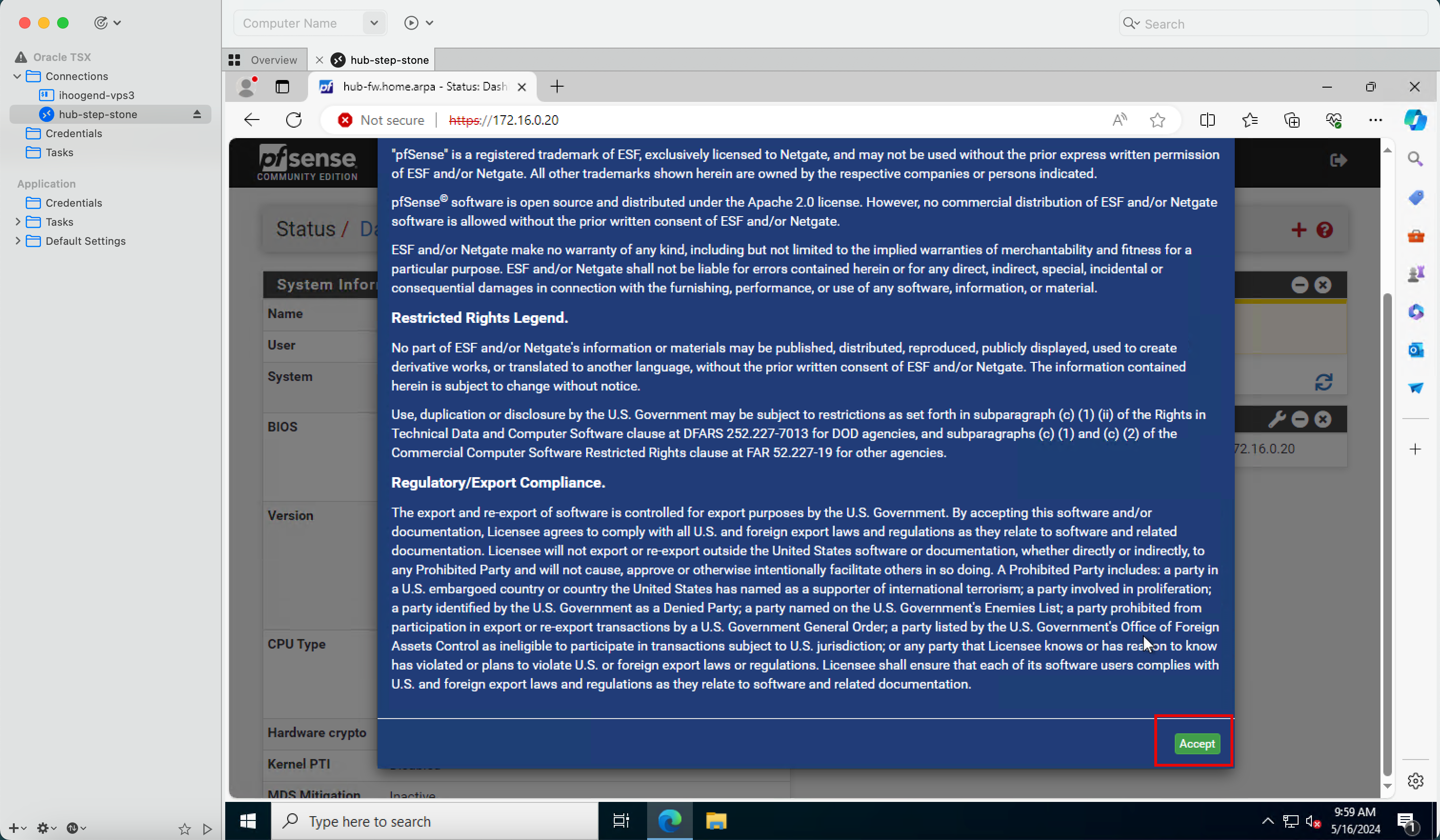

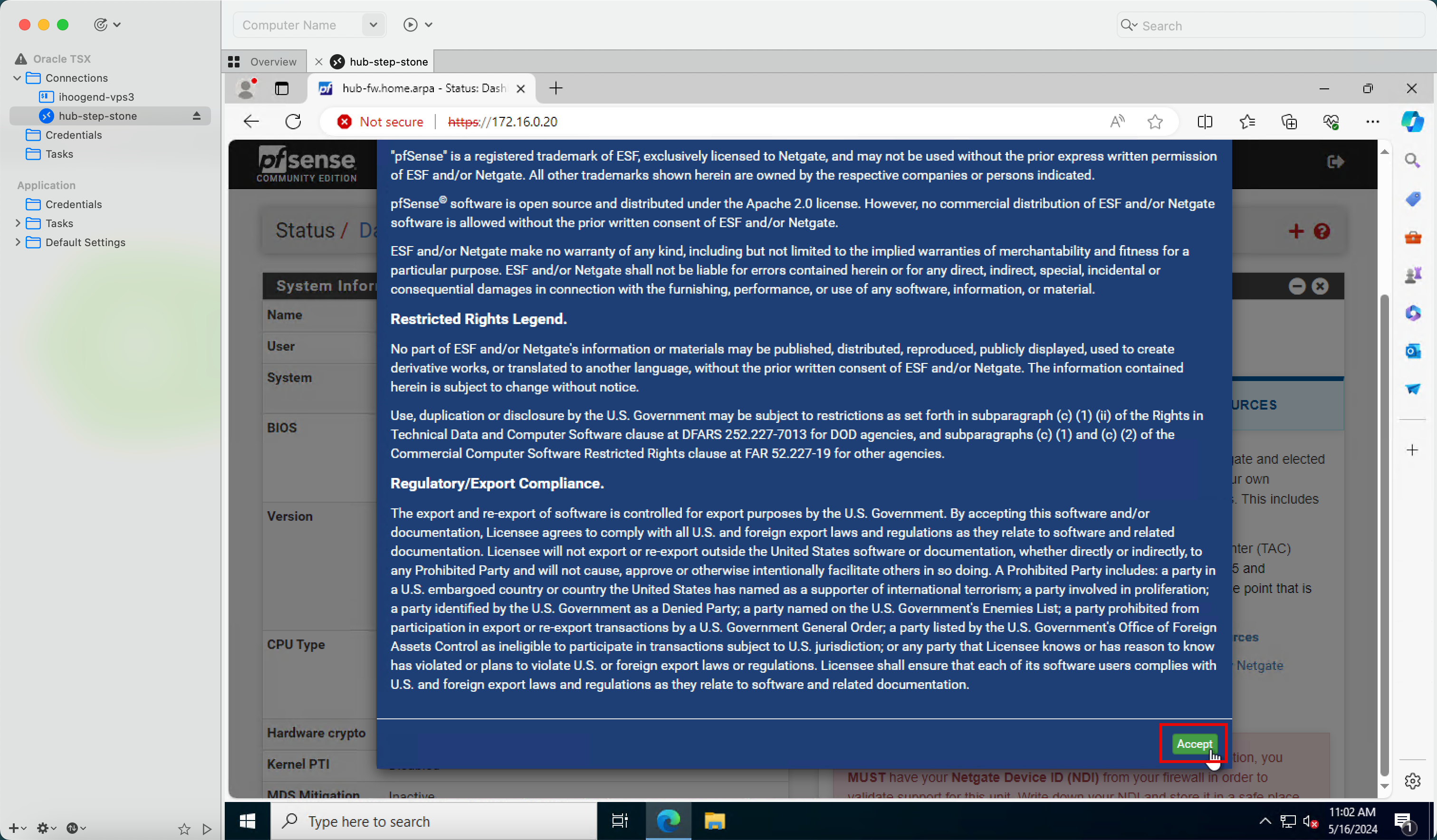

Cliquez sur Accepter.

-

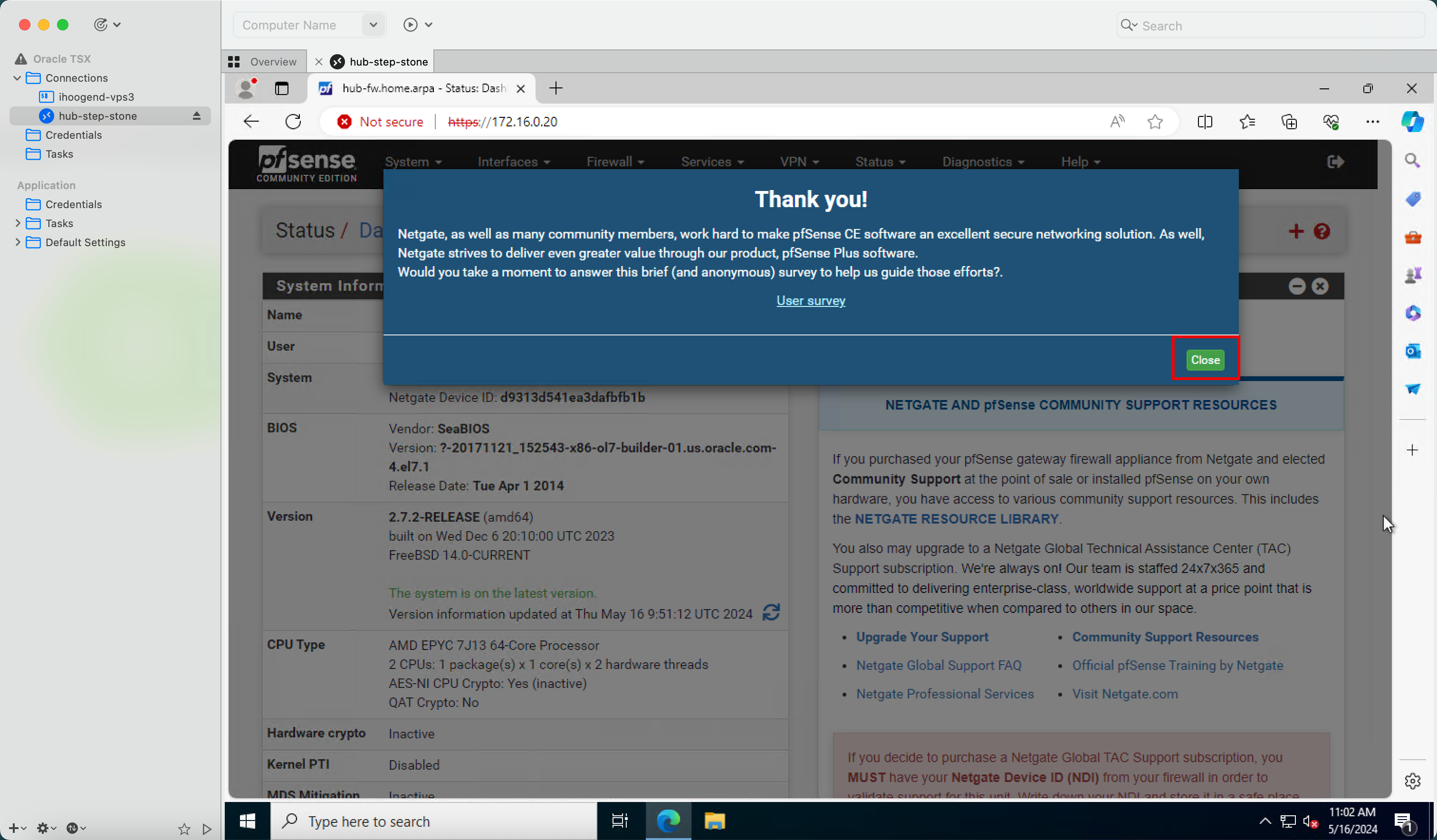

Cliquer sur Fermer.

-

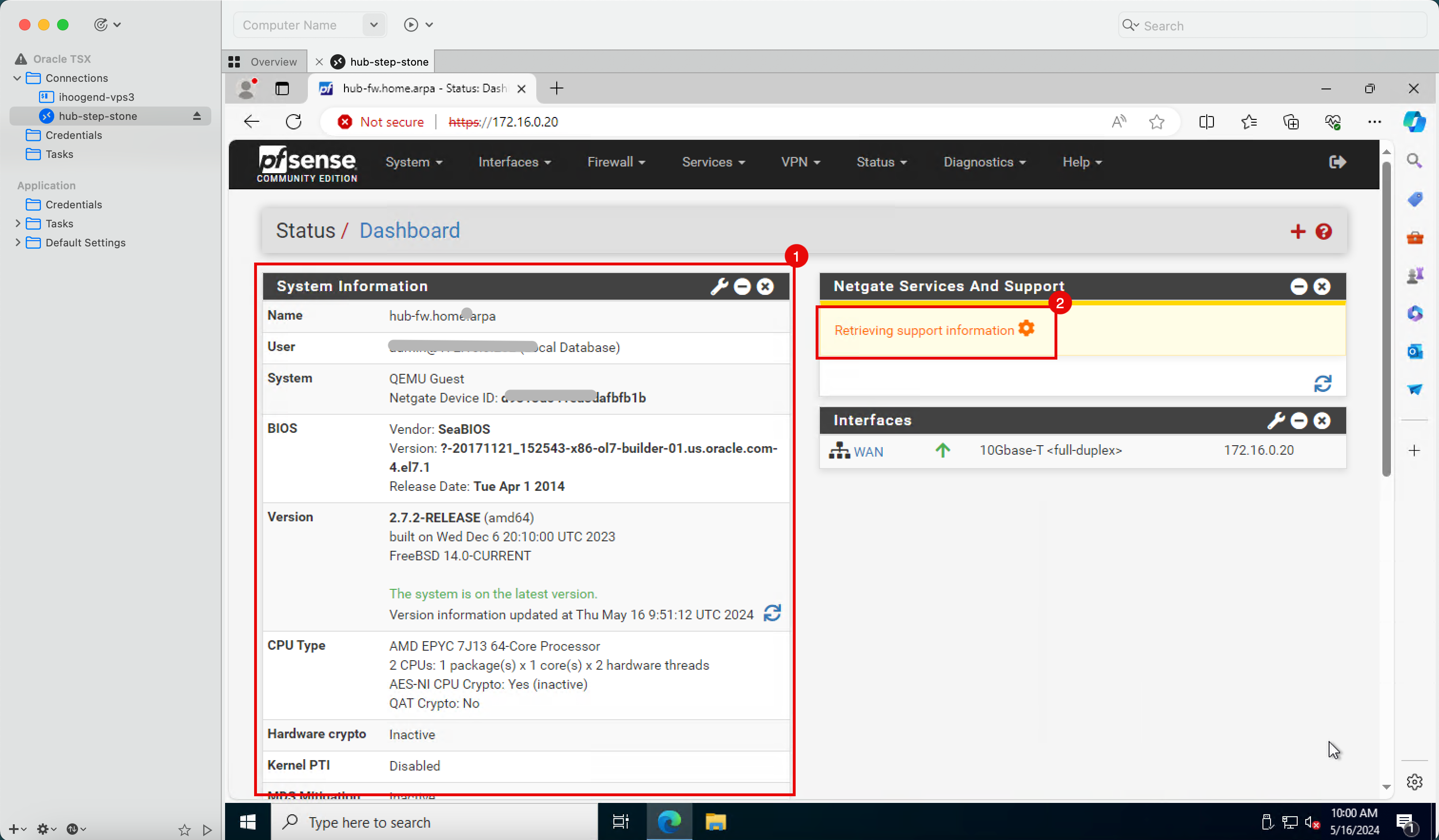

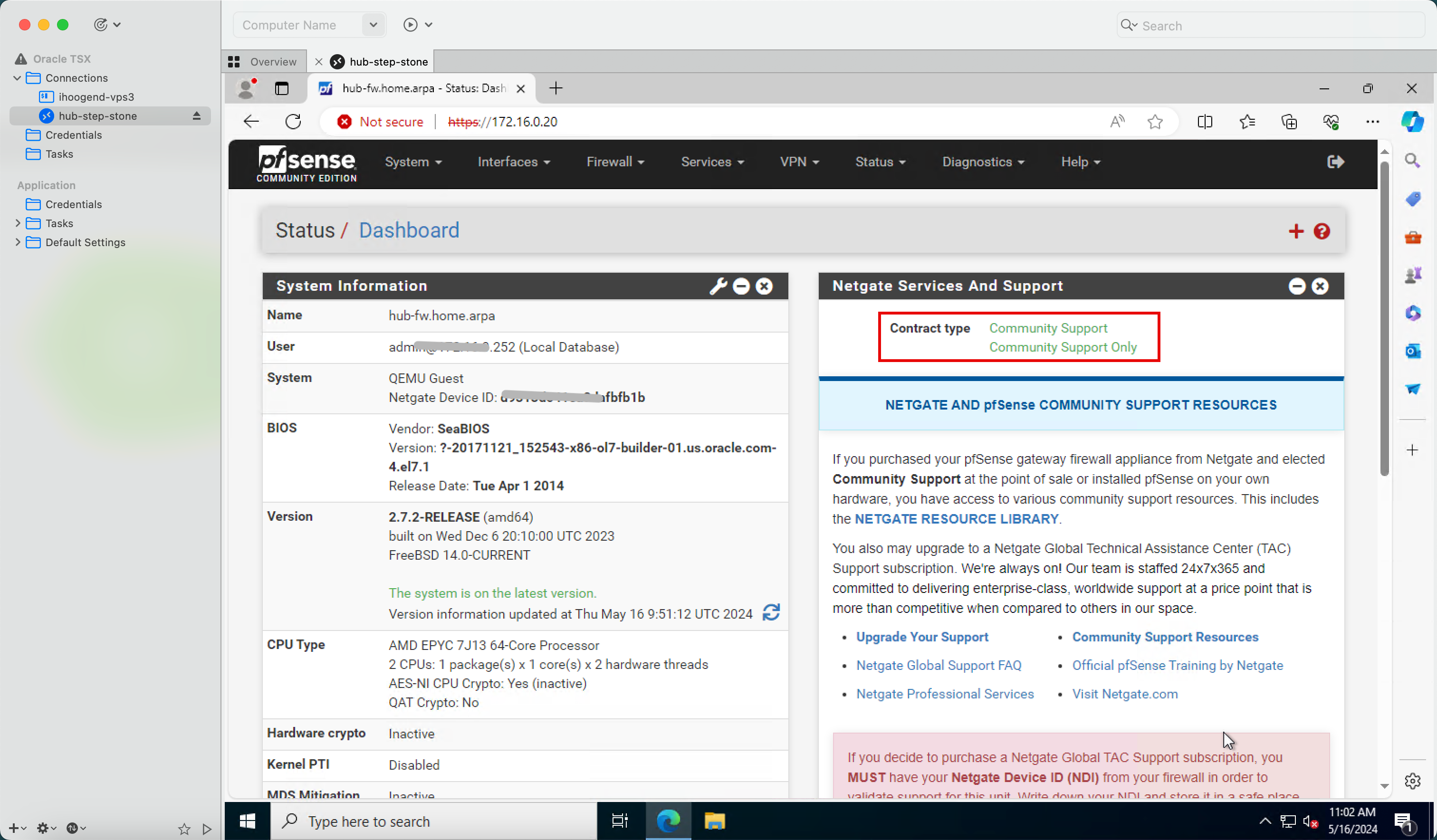

L'image suivante illustre une représentation visuelle de ce que vous avez créé. Notez que nous allons utiliser le tremplin Windows pour nous connecter au pare-feu pfSense.

-

Si le pare-feu pfSense ne peut pas accéder à Internet, le chargement de la page de tableau de bord prendra un peu plus de temps. Mais cela peut être corrigé en autorisant le pare-feu pfSense sur Internet à l'aide de la passerelle OCI NAT.

- Notez que le pare-feu pfSense est installé et que le tableau de bord est visible.

- Notez que les informations de support ne sont pas disponibles. En effet, le pare-feu pfSense est installé sur un sous-réseau privé et ce sous-réseau privé ne peut pas atteindre Internet par défaut.

-

Acheminons le trafic Internet vers la passerelle NAT. Assurez-vous qu'une passerelle NAT est présente dans le VCN.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseaux en nuage virtuels ou naviguez jusqu'à Réseaux et Réseaux en nuage virtuels.

-

Sélectionnez le VCN auquel votre pare-feu pfSense est attaché et la passerelle NAT est présente.

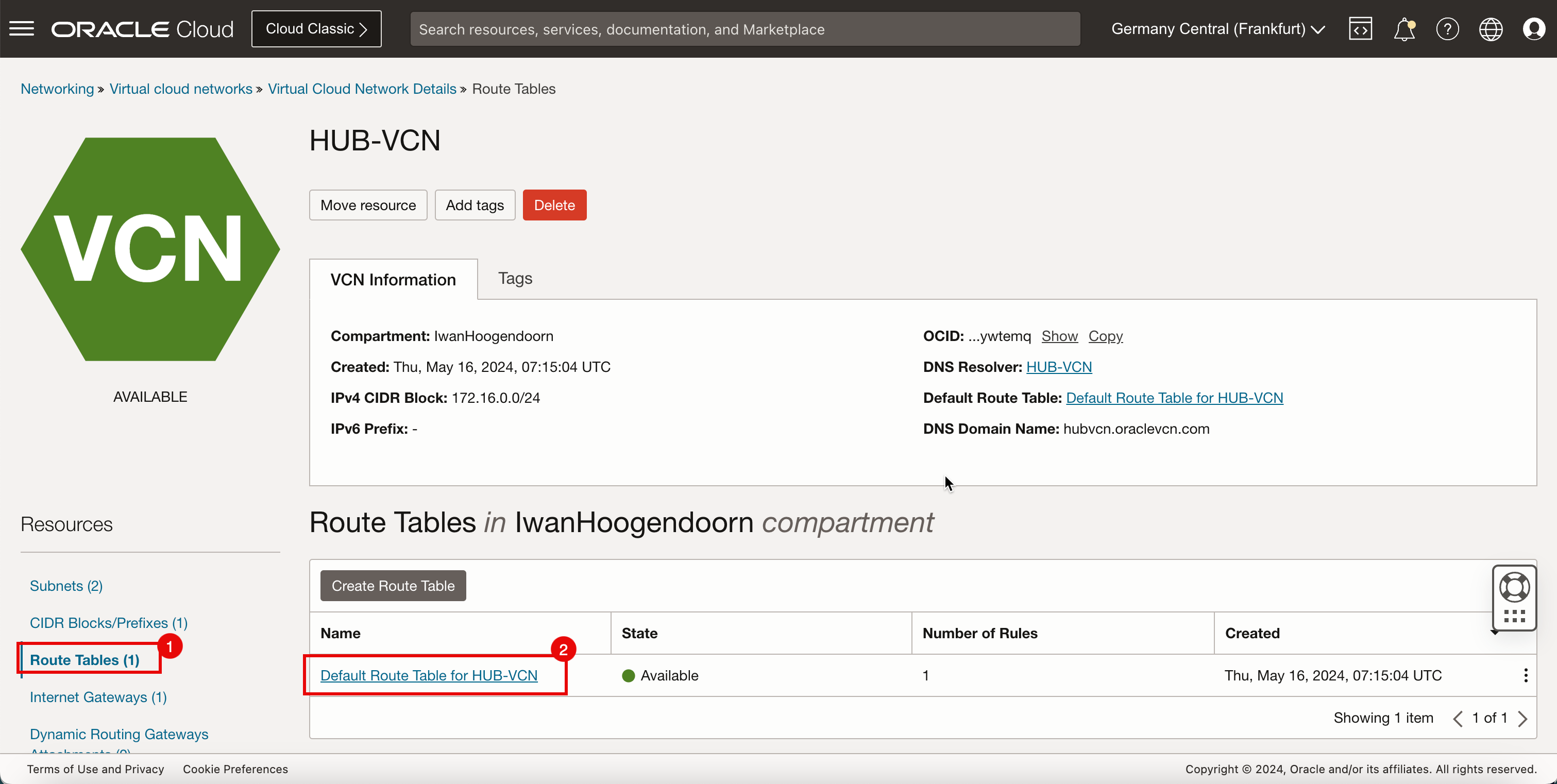

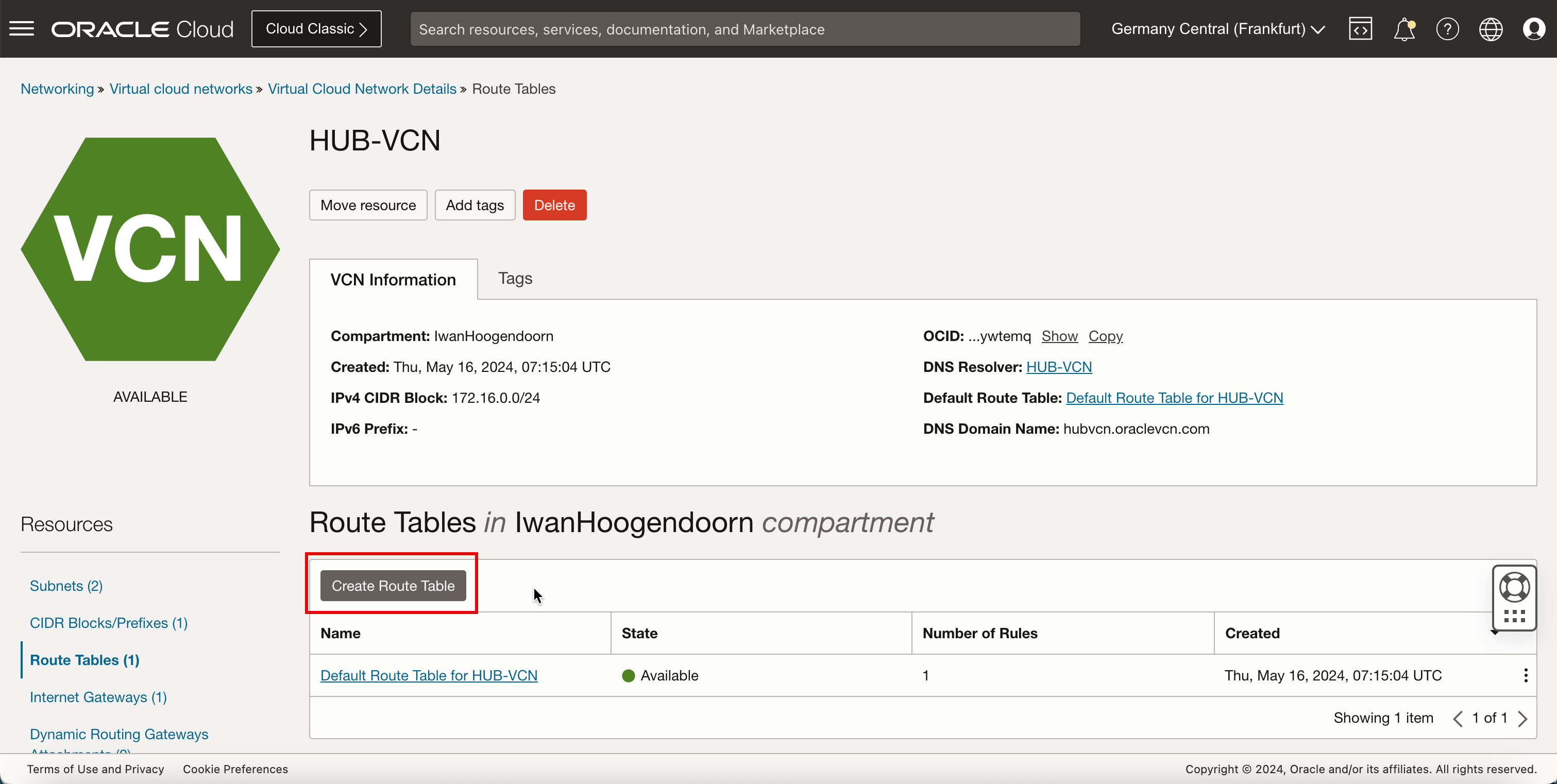

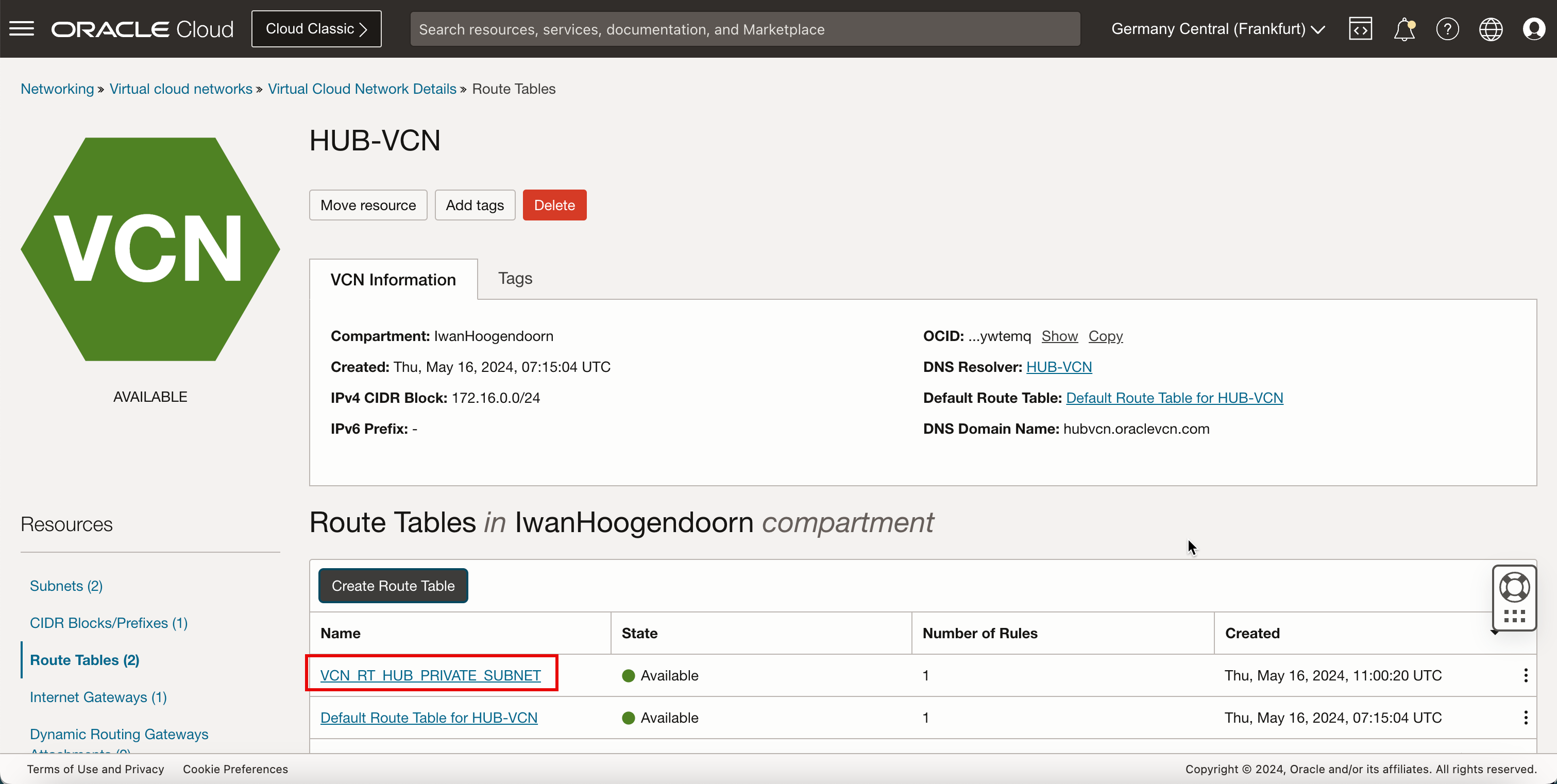

- Cliquez sur Tables de routage.

- Cliquez sur Table de routage par défaut pour HUB-VCN.

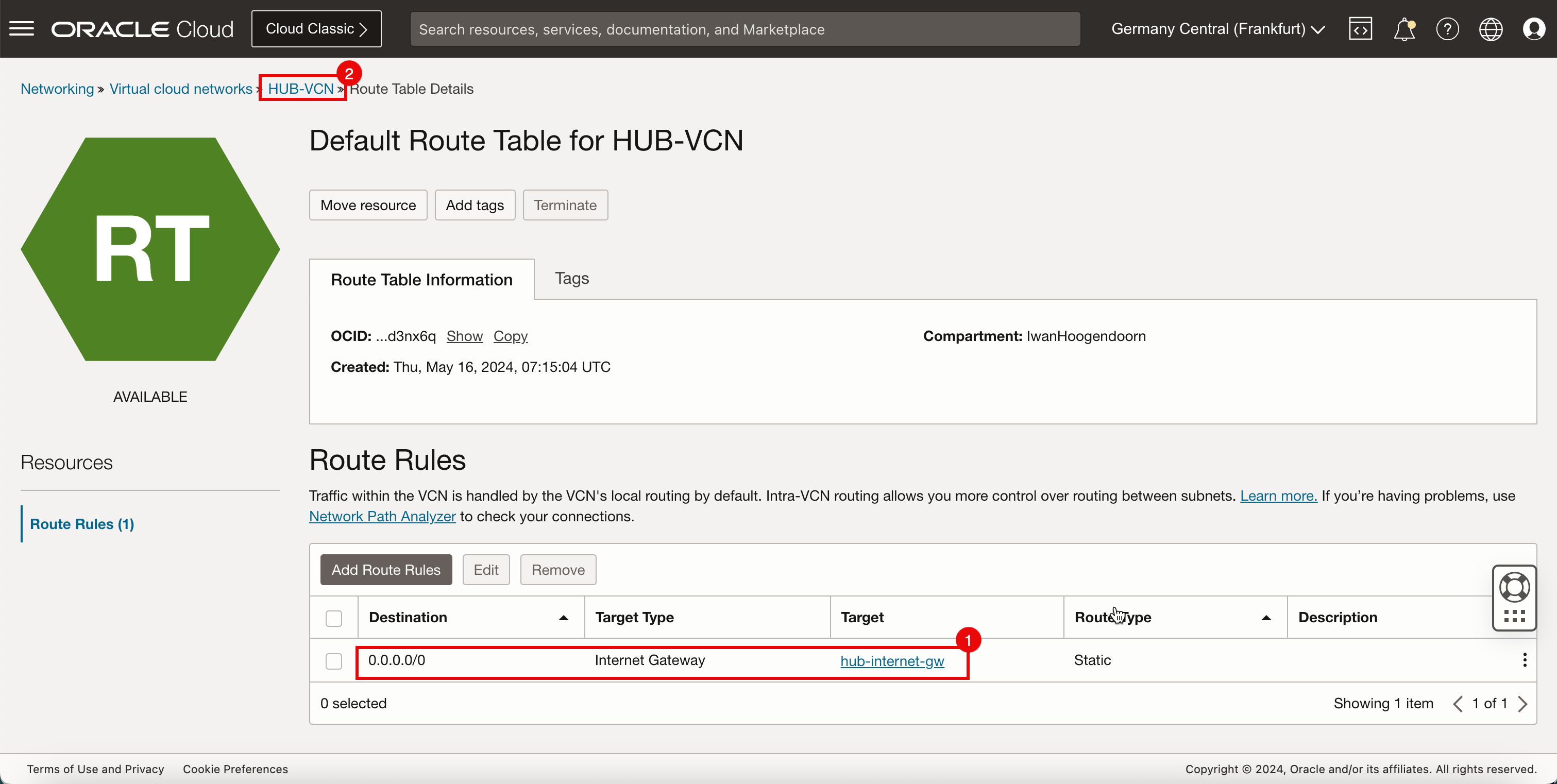

- Notez que la table de routage par défaut comporte une route qui achemine tout le trafic vers la passerelle Internet. Cela n'est pas utilisable pour nous, car nous devons acheminer le trafic du sous-réseau privé vers la passerelle NAT.

- Cliquez sur HUB-VCN pour retourner à une page de la page Détails de la table de routage.

-

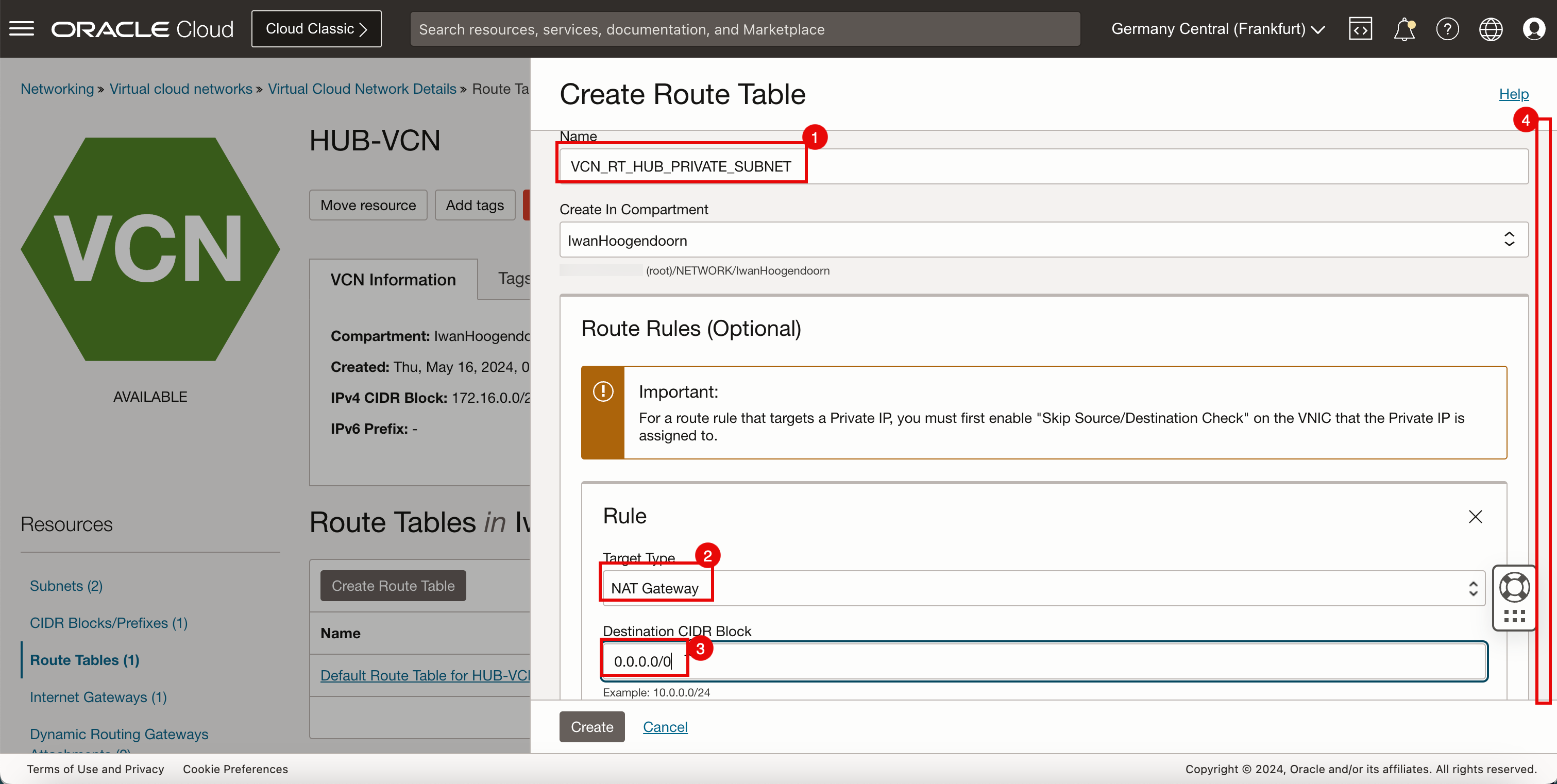

Pour acheminer le trafic vers la passerelle NAT d'un sous-réseau spécifique, nous devons créer une nouvelle table de routage et l'associer au sous-réseau privé. Cliquez sur Créer une table de routage.

- Entrez un nom.

- Dans Type de cible, entrez Passerelle NAT.

- Dans Bloc CIDR de destination, entrez

0.0.0.0/0. - Faire défiler vers le bas.

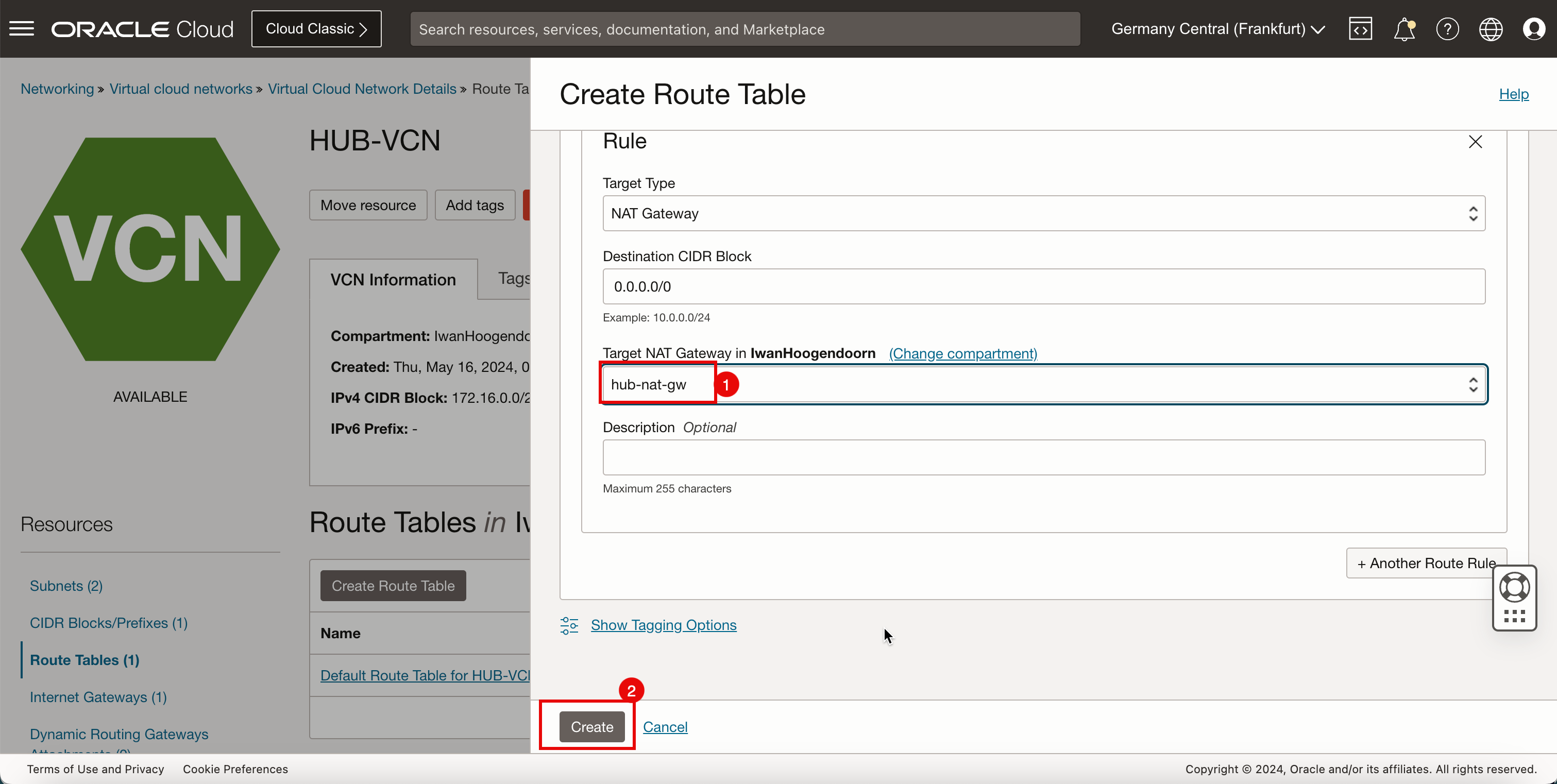

- Sélectionnez la passerelle NAT que vous avez déjà disponible dans le VCN. Si vous n'avez pas de passerelle NAT, cliquez sur Annuler et créez-en une.

- Cliquez sur Créer.

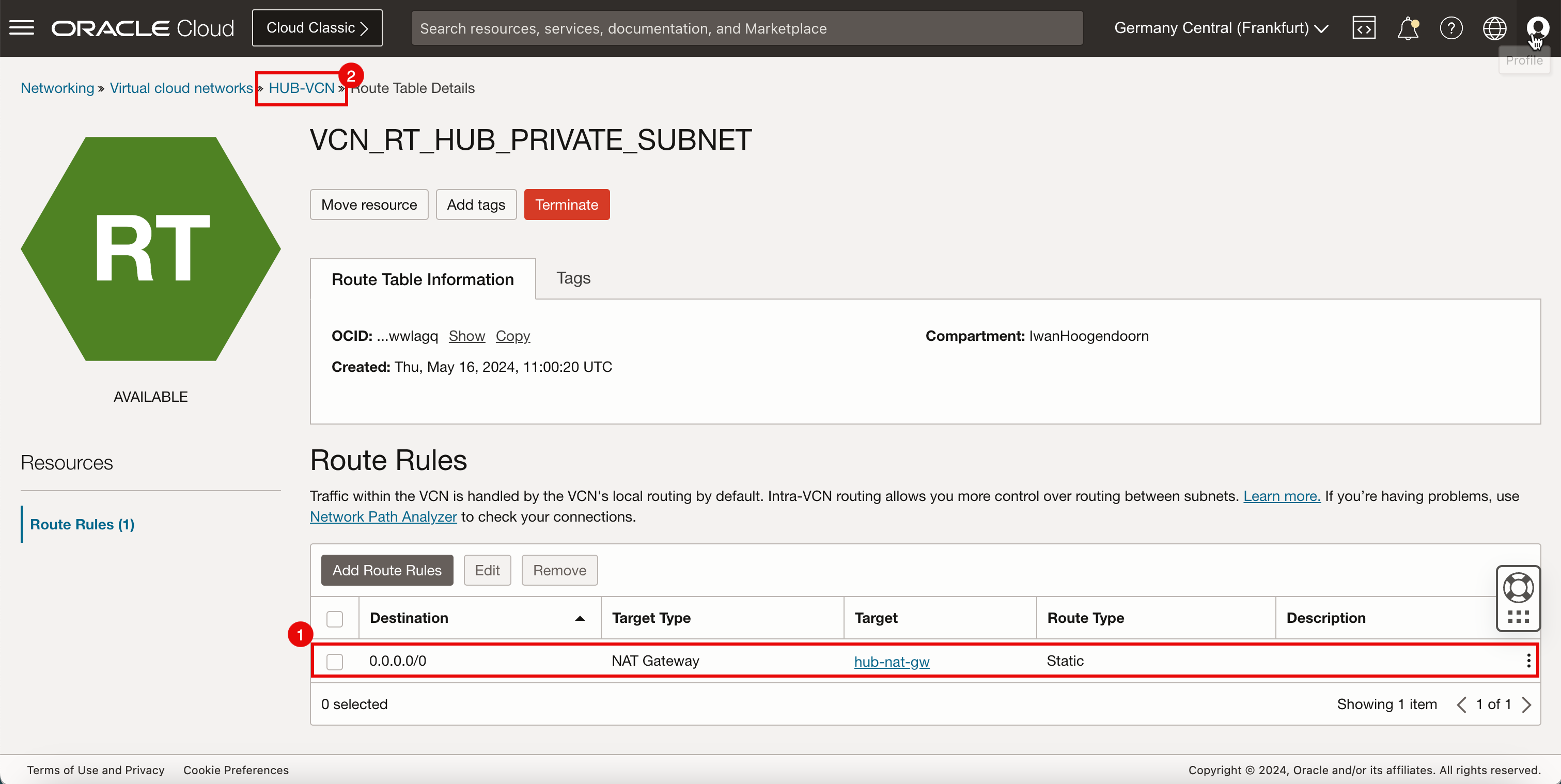

- Notez que la route statique vers la passerelle NAT est maintenant créée.

- Cliquez sur HUB-VCN pour retourner à une page de la page Détails de la table de routage.

-

Notez que vous avez créé une nouvelle table de routage.

-

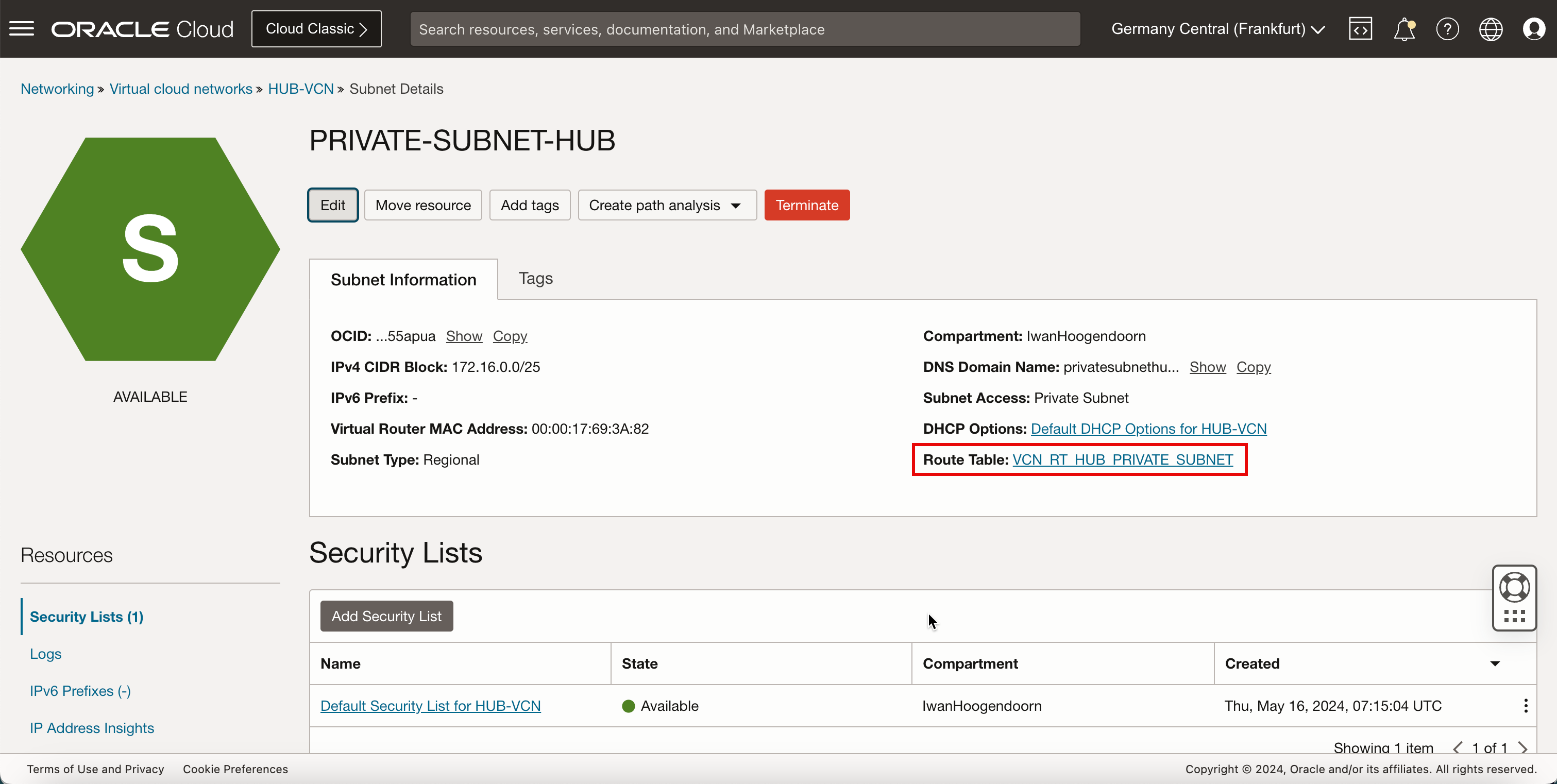

Il est maintenant temps de lier cette table de routage au sous-réseau.

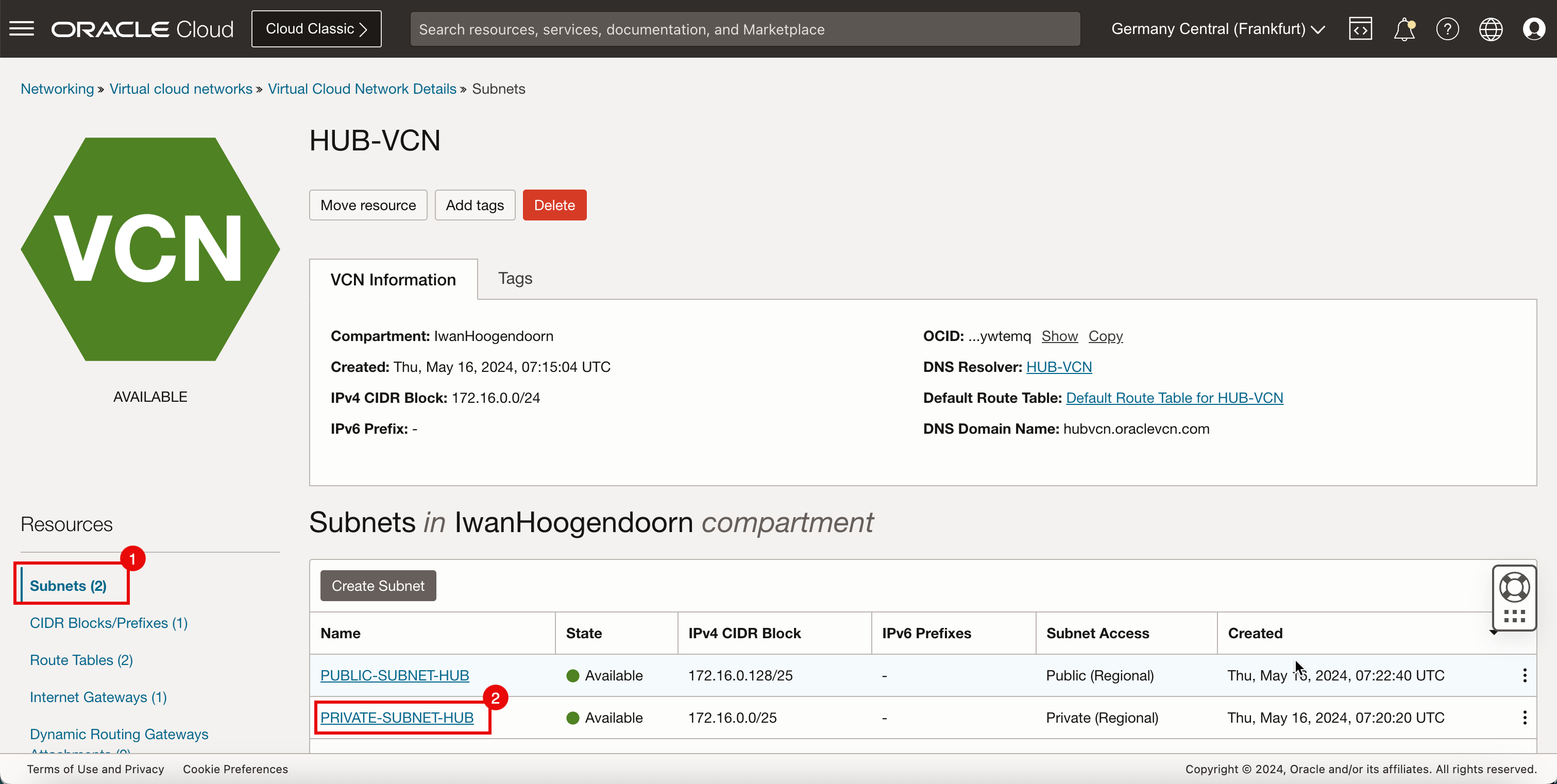

- Cliquez sur sous-réseaux.

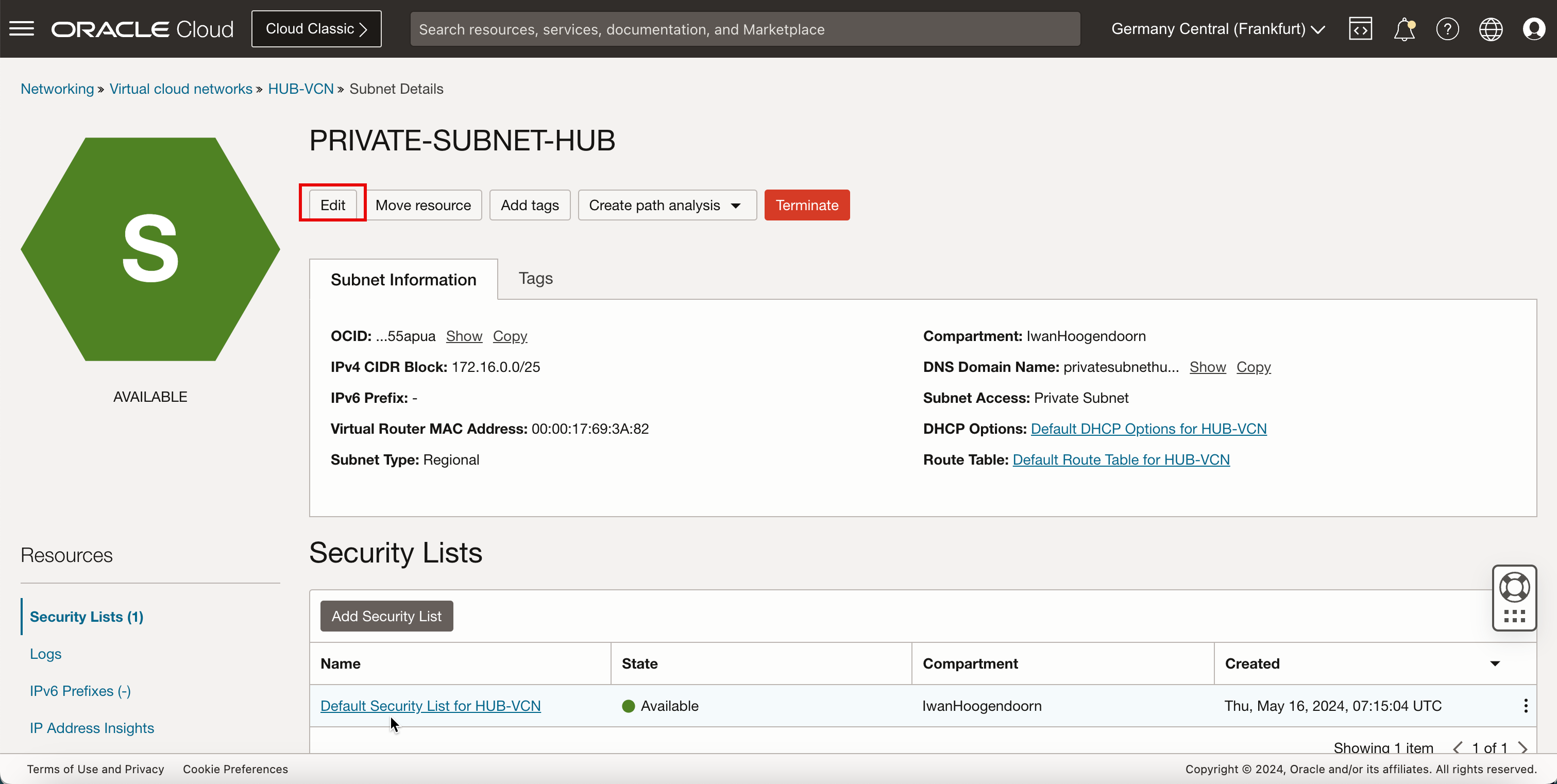

- Cliquez sur Sous-réseau privé, sous-réseau auquel l'instance pfSense est actuellement attachée.

-

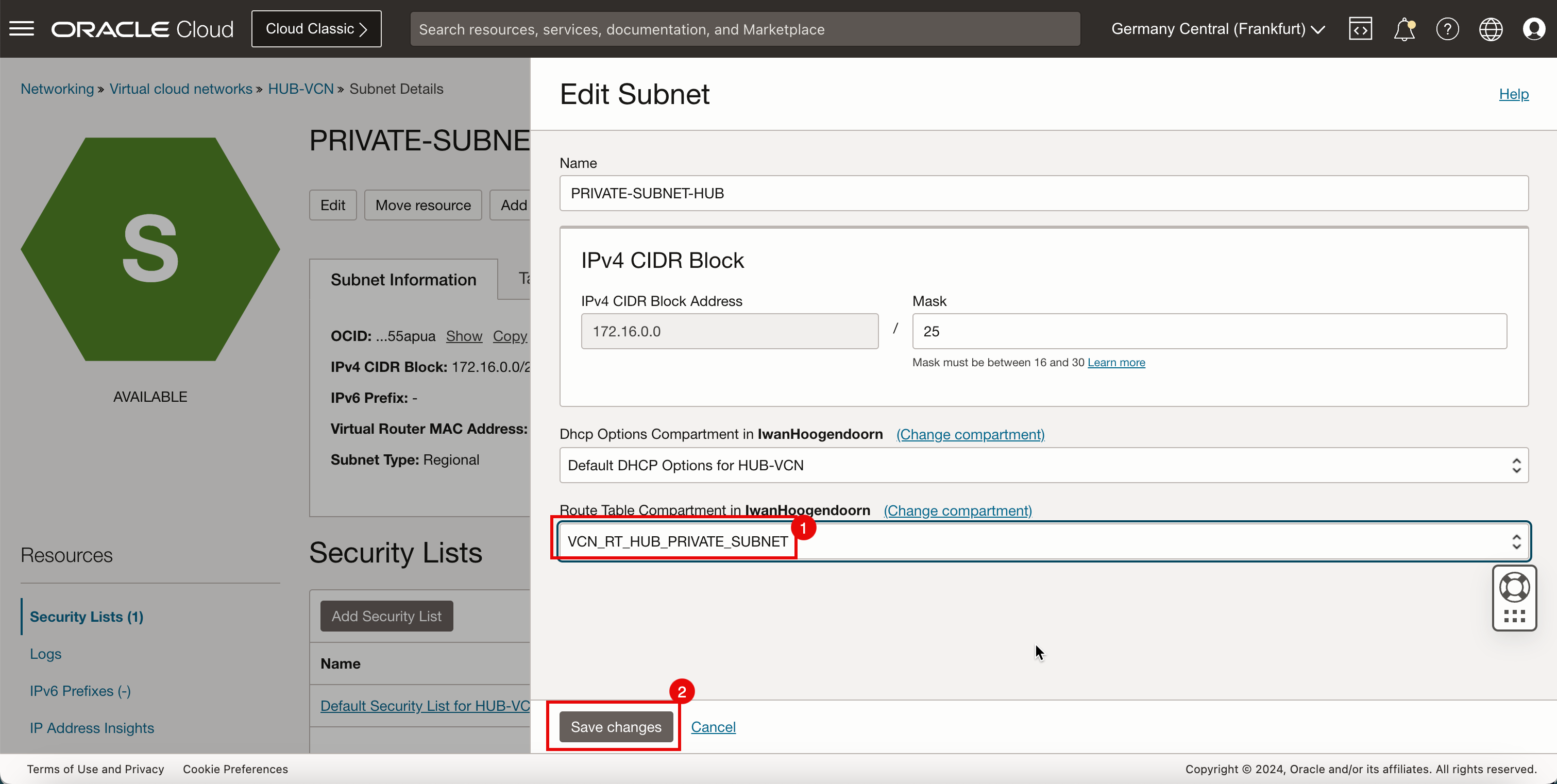

Cliquez sur Modifier.

- Sélectionnez la table de routage que vous venez de créer.

- Cliquez sur Enregistrer les modifications.

-

Notez que la table de routage a été modifiée pour le sous-réseau privé.

-

Revenez à l'instance Windows.

- Actualisez la page.

- Faire défiler vers le bas.

-

Cliquez sur Accepter.

-

Cliquer sur Fermer.

-

Notez que la section Services et soutien Netgate sera modifiée.

-

Le temps de réponse de la page de tableau de bord sera également plus rapide.

-

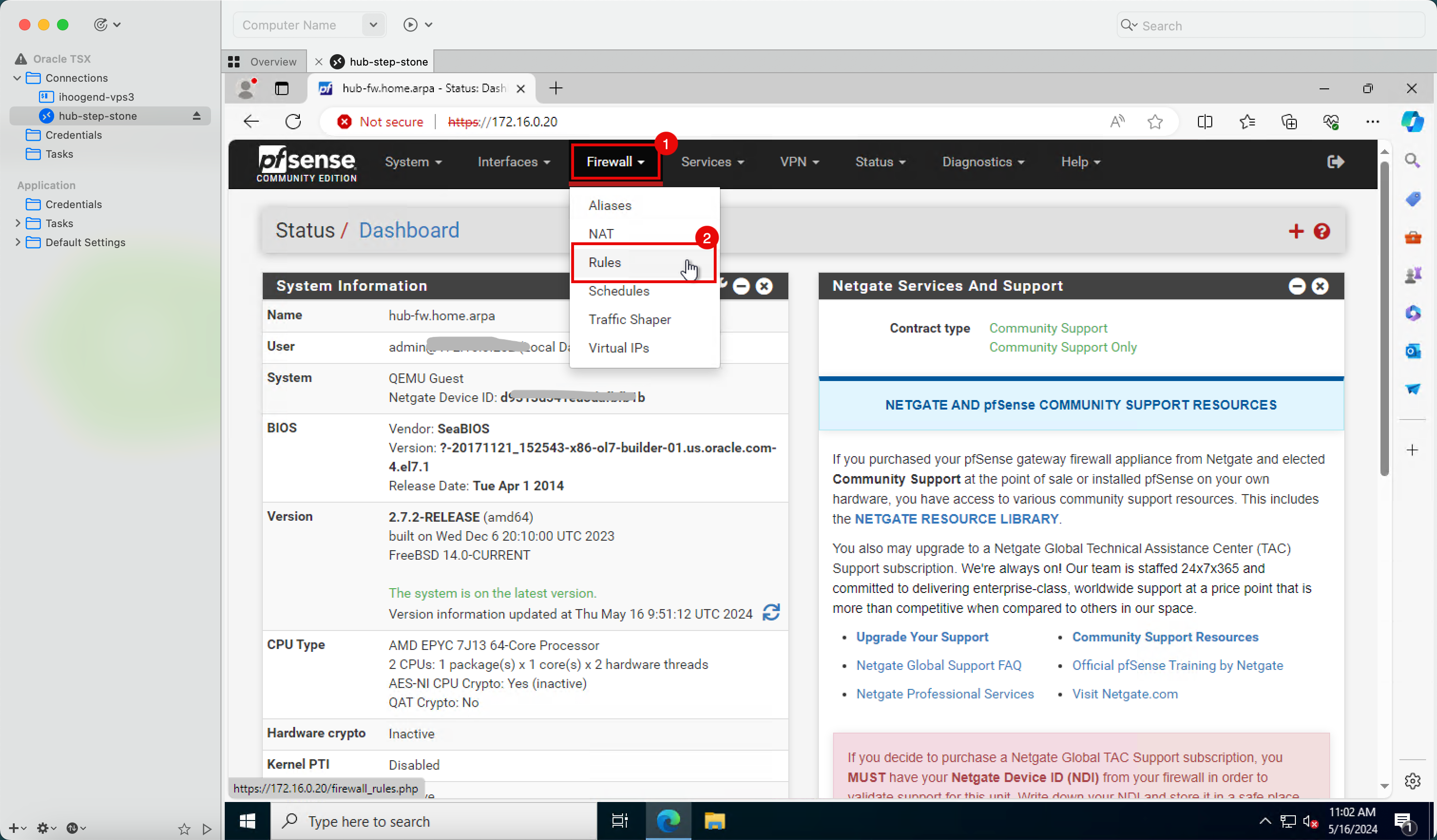

Utilisez l'interface de gestion Web pfSense.

- Cliquez sur Pare-feu.

- Cliquez sur Règles.

-

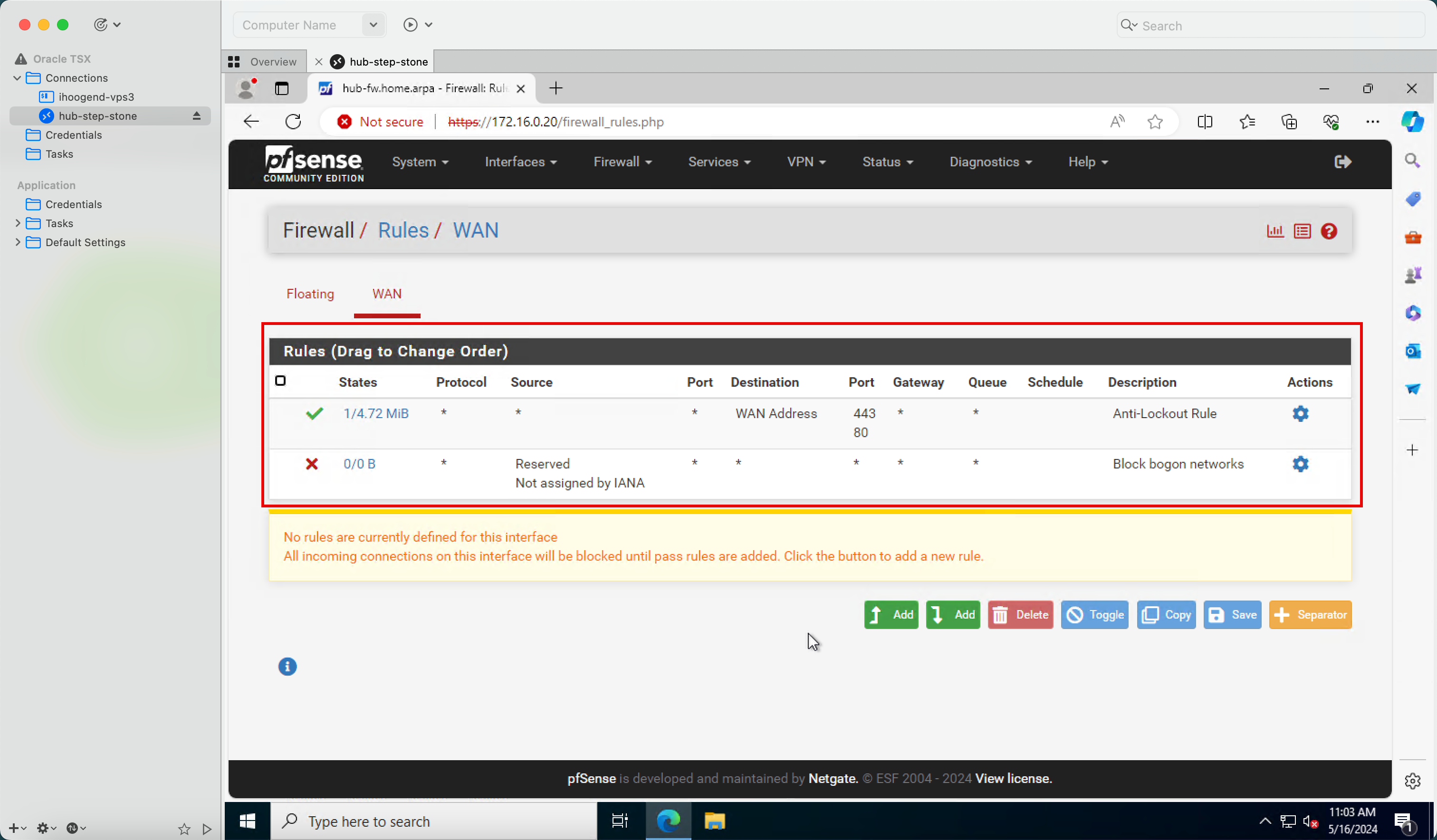

Notez les règles par défaut du pare-feu pfSense.

-

L'image suivante illustre une représentation visuelle de ce que vous avez créé.

-

Notez que la passerelle NAT sera utilisée pour que le pare-feu pfSense puisse communiquer avec Internet.

-

Notez que nous avons également ouvert les ports TCP/

80et TCP/443sur la liste de sécurité par défaut.

-

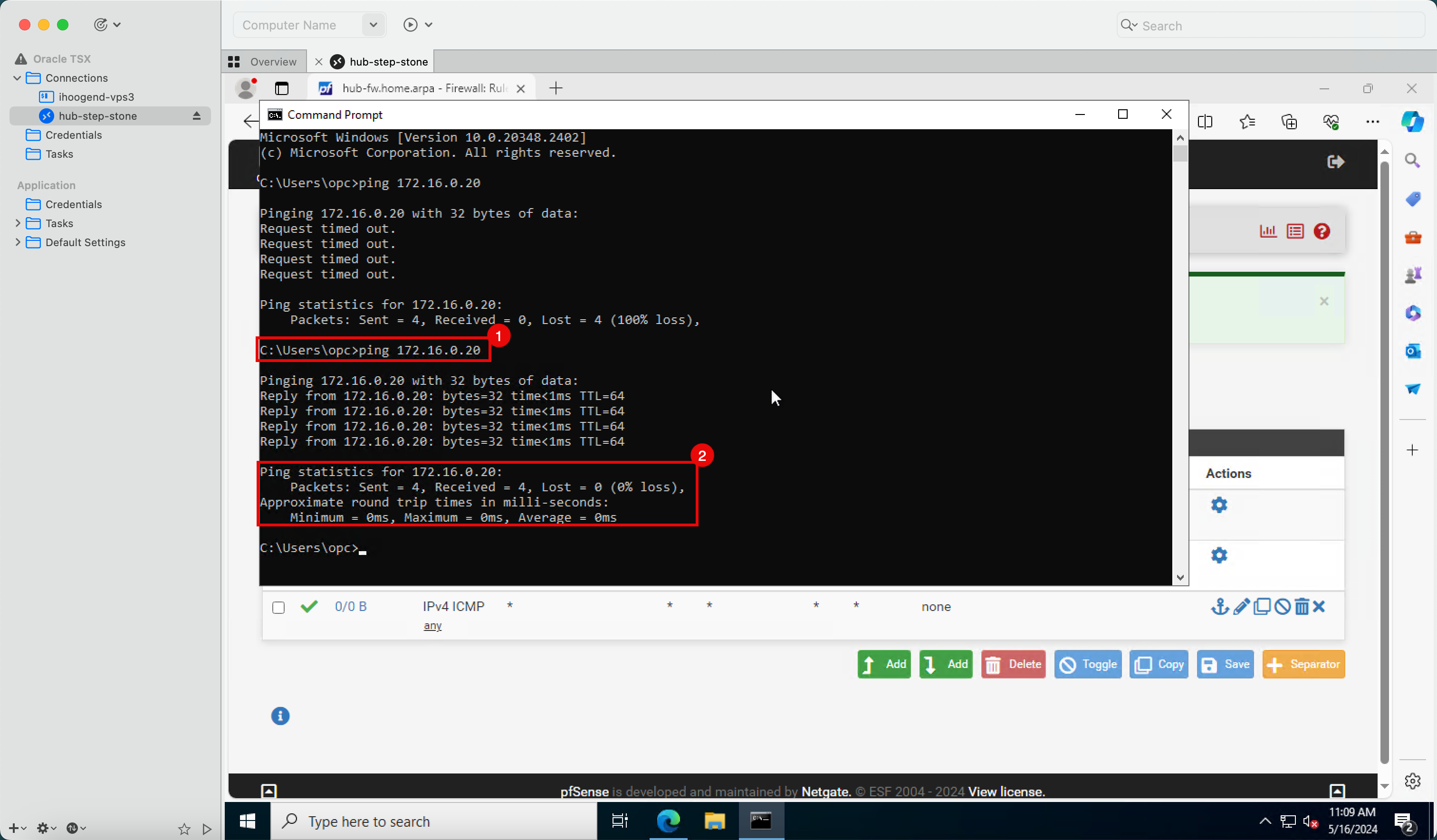

Tâche 8 : Vérifier la connectivité avec Ping

-

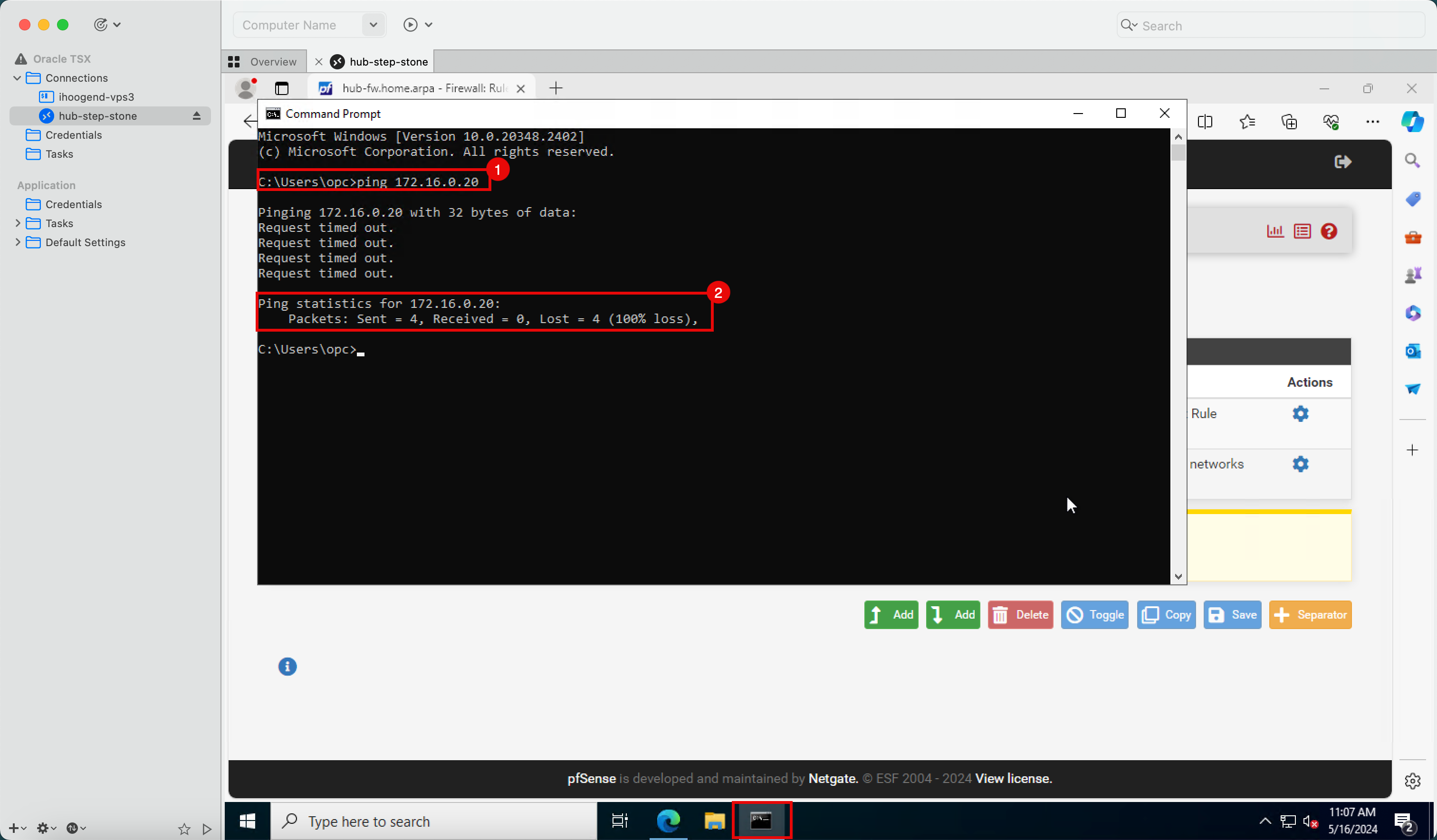

La vérification de la connectivité à l'aide de ping (ICMP) est un bon point de départ pour les tests.

- Dans l'instance Windows, ouvrez l'invite de commande et essayez d'effectuer une commande ping sur l'adresse IP du pare-feu pfSense.

- Notez que les résultats de ping affichent une perte de paquets à 100 %.

-

Pour résoudre ce problème, nous devons :

- Ouvrez ICMP (Internet Control Message Protocol) sur la liste de sécurité par défaut attachée au VCN.

- Ouvrez ICMP sur le pare-feu pfSense.

-

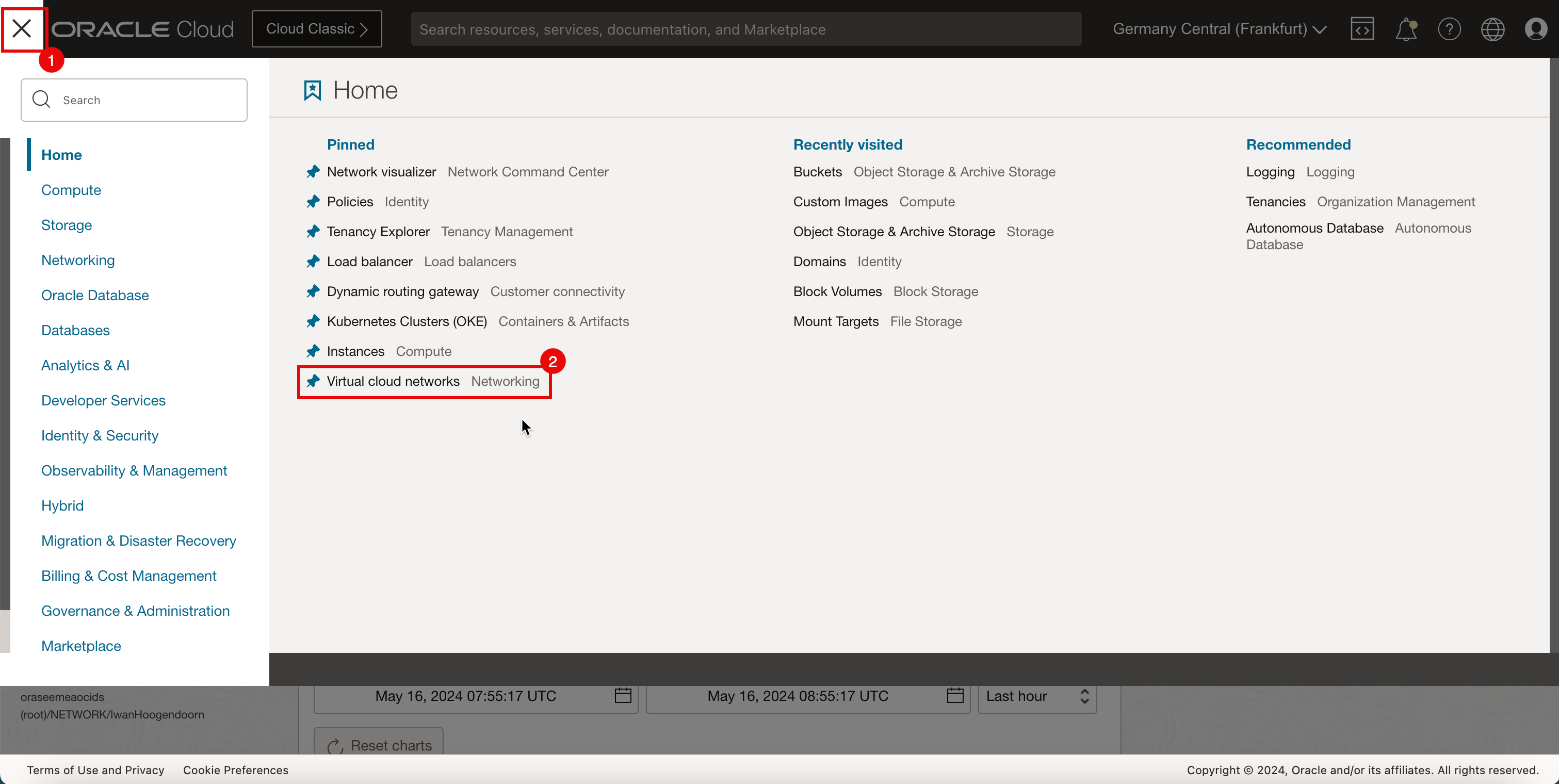

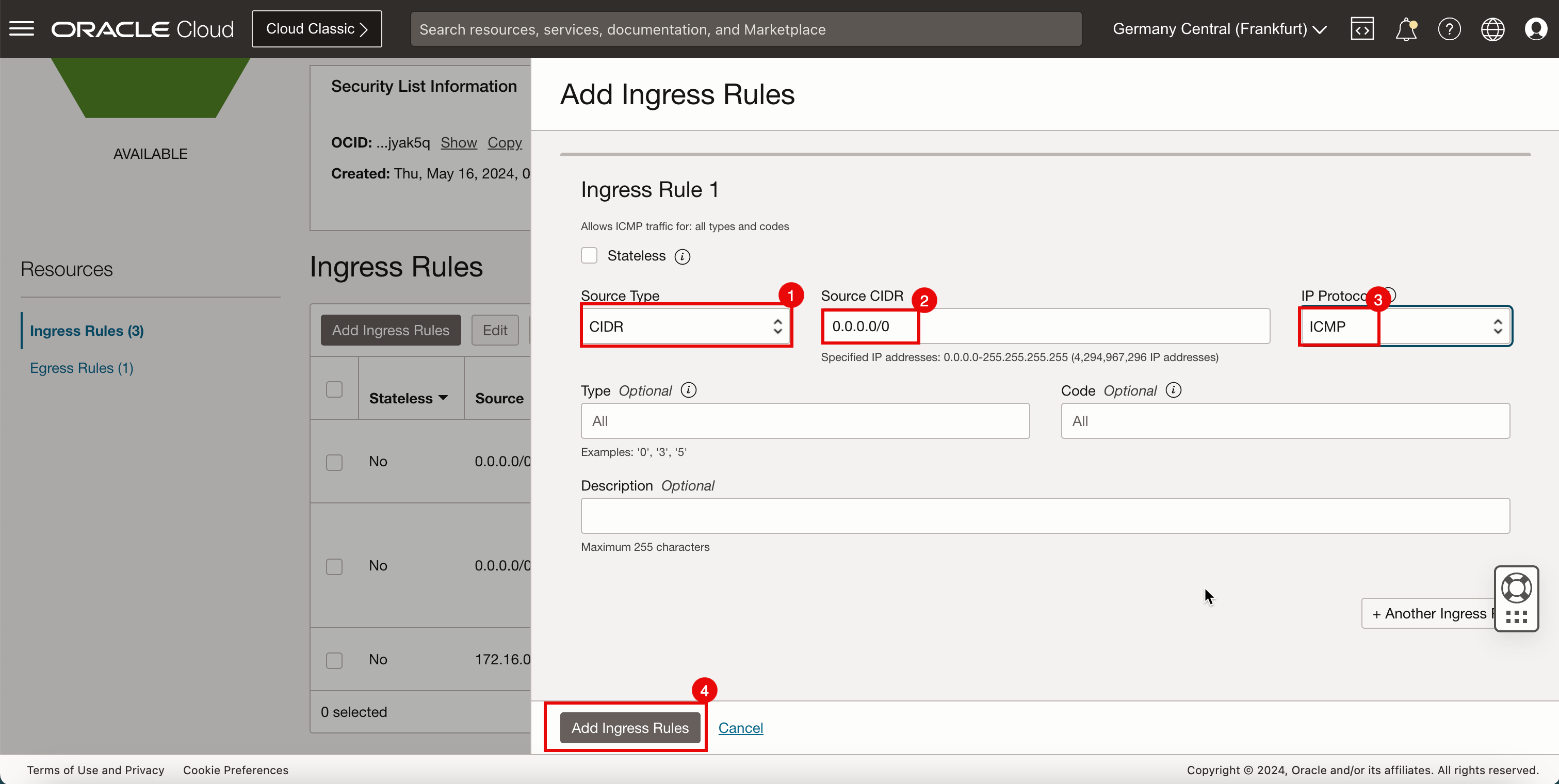

Commençons par la liste de sécurité par défaut.

- Cliquez sur le menu hamburger (≡) dans le coin supérieur gauche.

- Cliquez sur Réseaux en nuage virtuels ou naviguez jusqu'à Réseaux et Réseaux en nuage virtuels.

-

Sélectionnez le VCN, où votre pare-feu pfSense est attaché et où se trouve la passerelle NAT.

- Faire défiler vers le bas.

- Cliquez sur Listes de sécurité.

- Cliquez sur Liste de sécurité par défaut pour le VCN HUB.

-

Cliquez sur Ajouter des règles entrantes pour créer la règle de trafic entrant.

- Dans Type de source, entrez CIDR.

- Dans CIDR source, entrez

0.0.0.0/0. - Dans Protocole IP, entrez ICMP.

- Cliquez sur Ajouter des règles de trafic entrant.

-

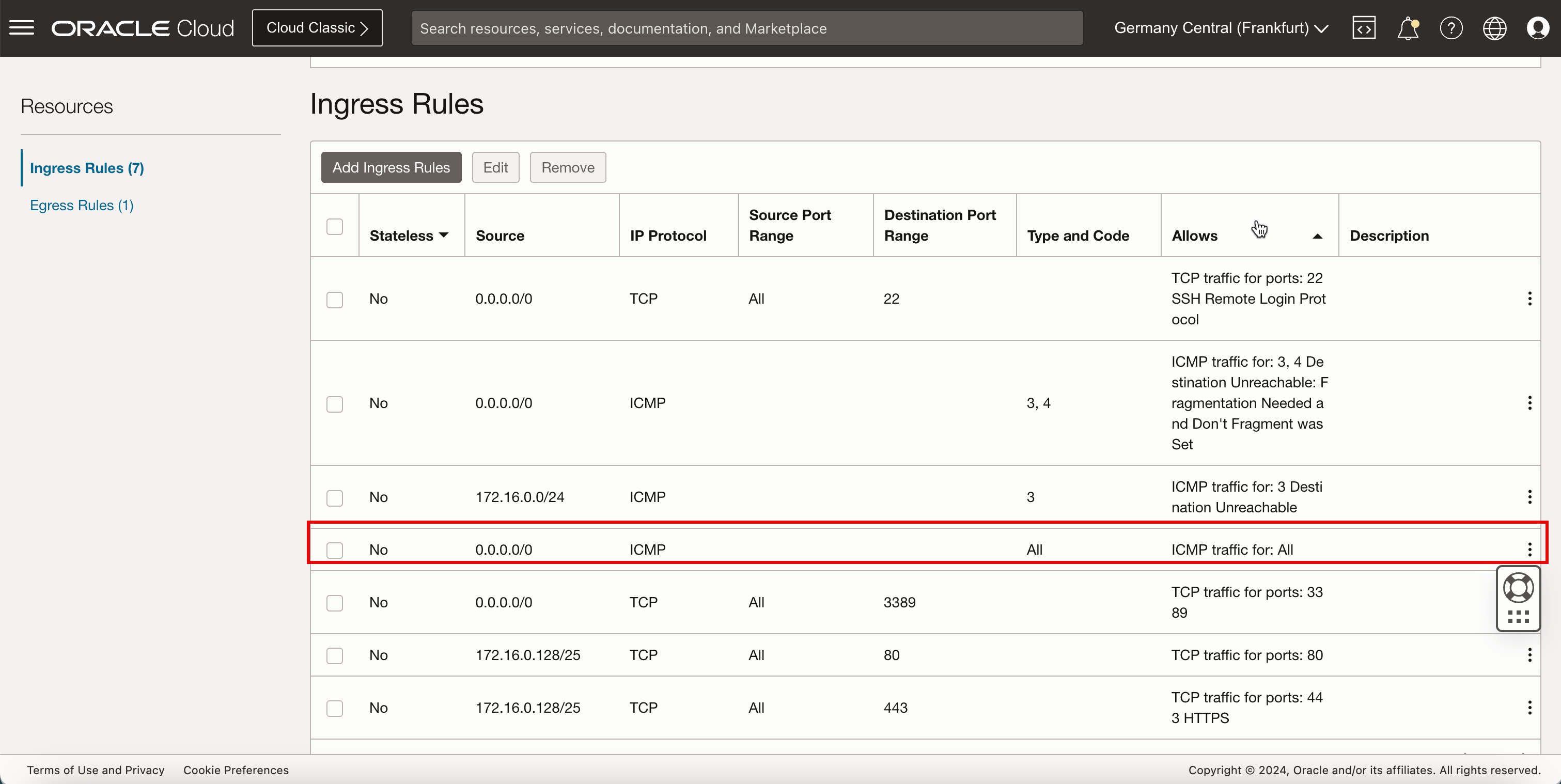

Notez les règles ICMP que nous venons d'ajouter.

-

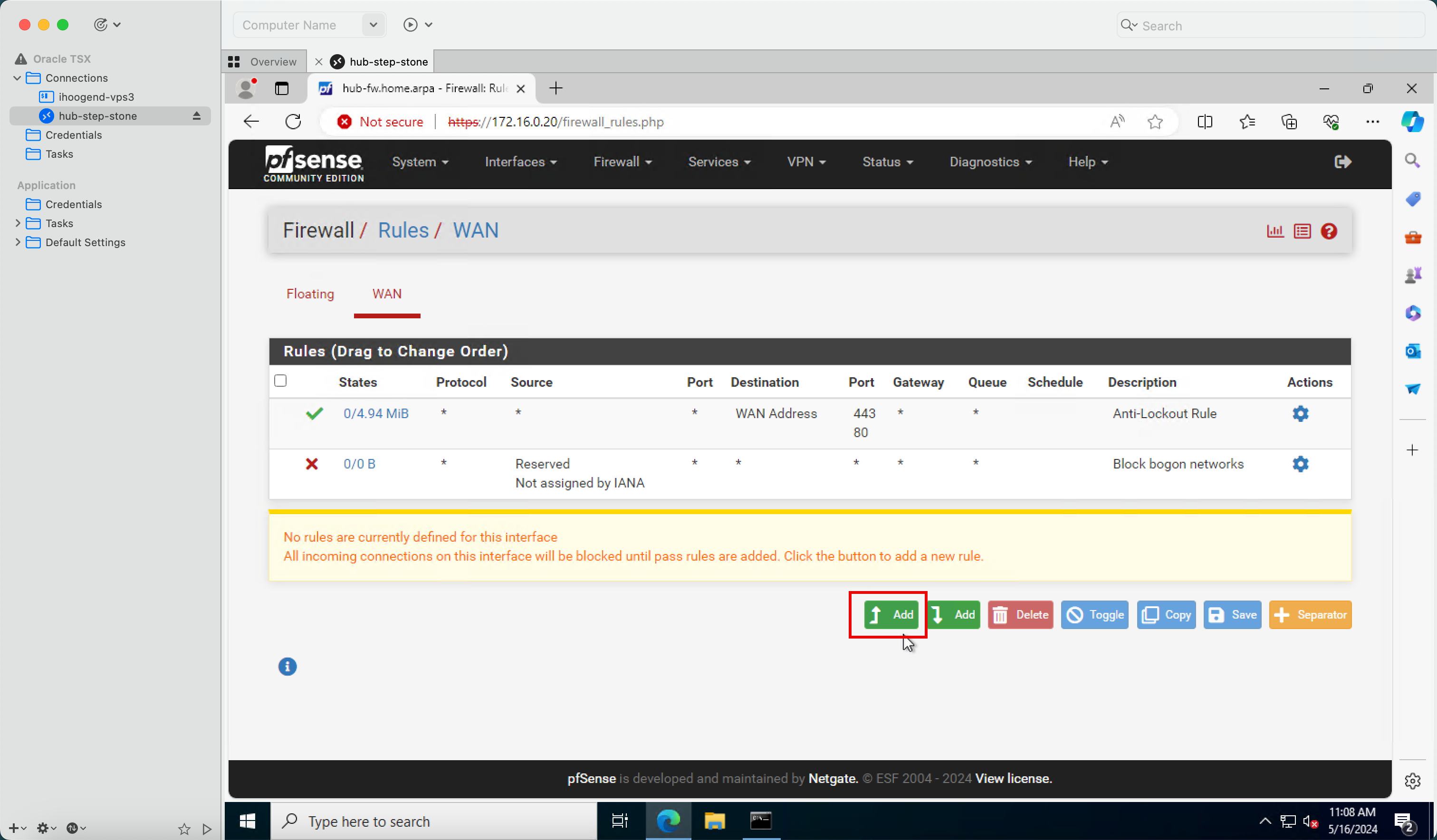

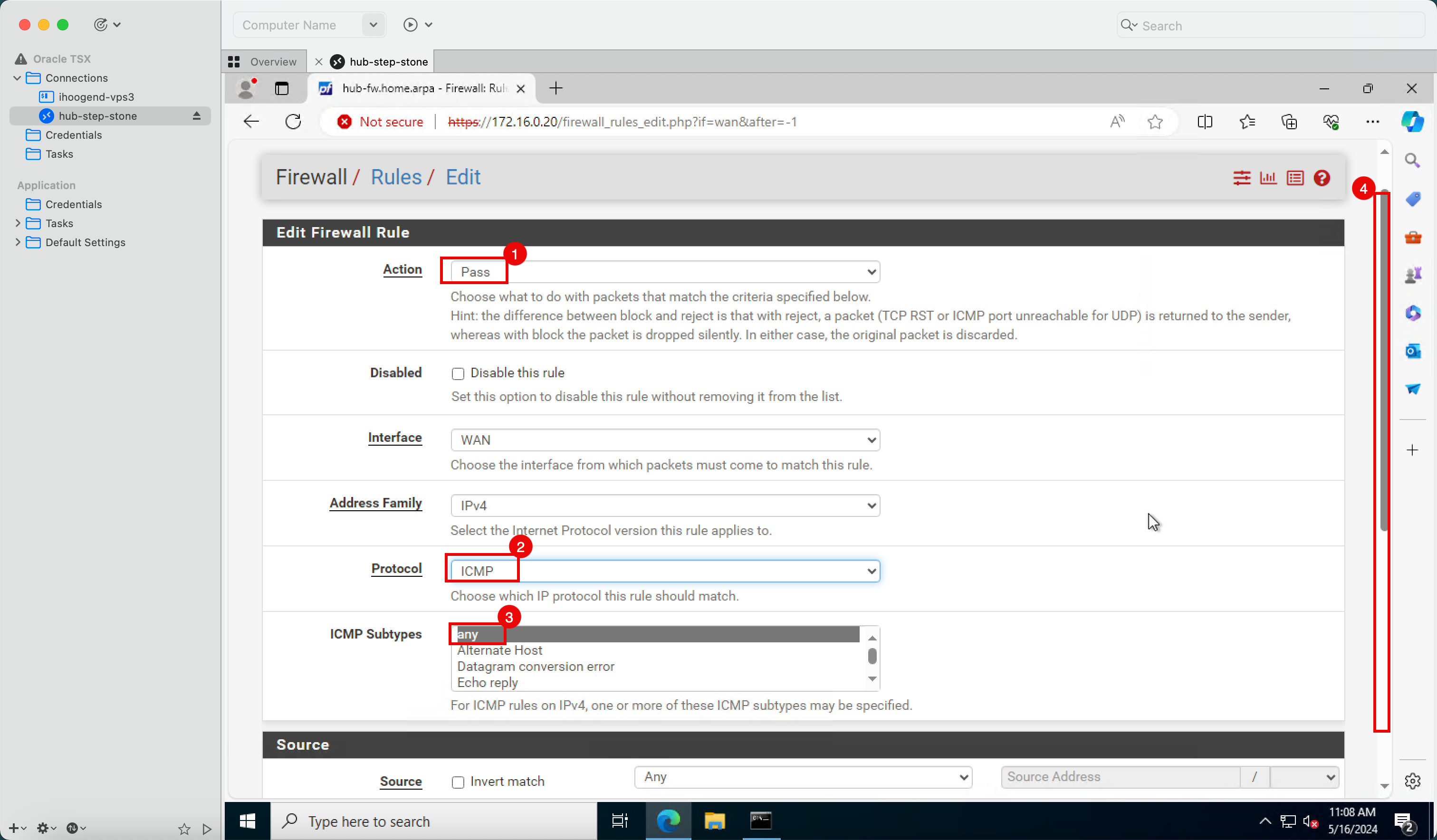

Dans l'interface de gestion du pare-feu pfSense, cliquez sur Pare-feu, Règles et Ajouter pour ajouter une nouvelle règle.

-

Entrez les informations suivantes .

- Action : Sélectionnez Transmettre.

- Protocole : Sélectionnez ICMP.

- Sous-types ICMP : Sélectionnez Au choix.

- Faire défiler vers le bas.

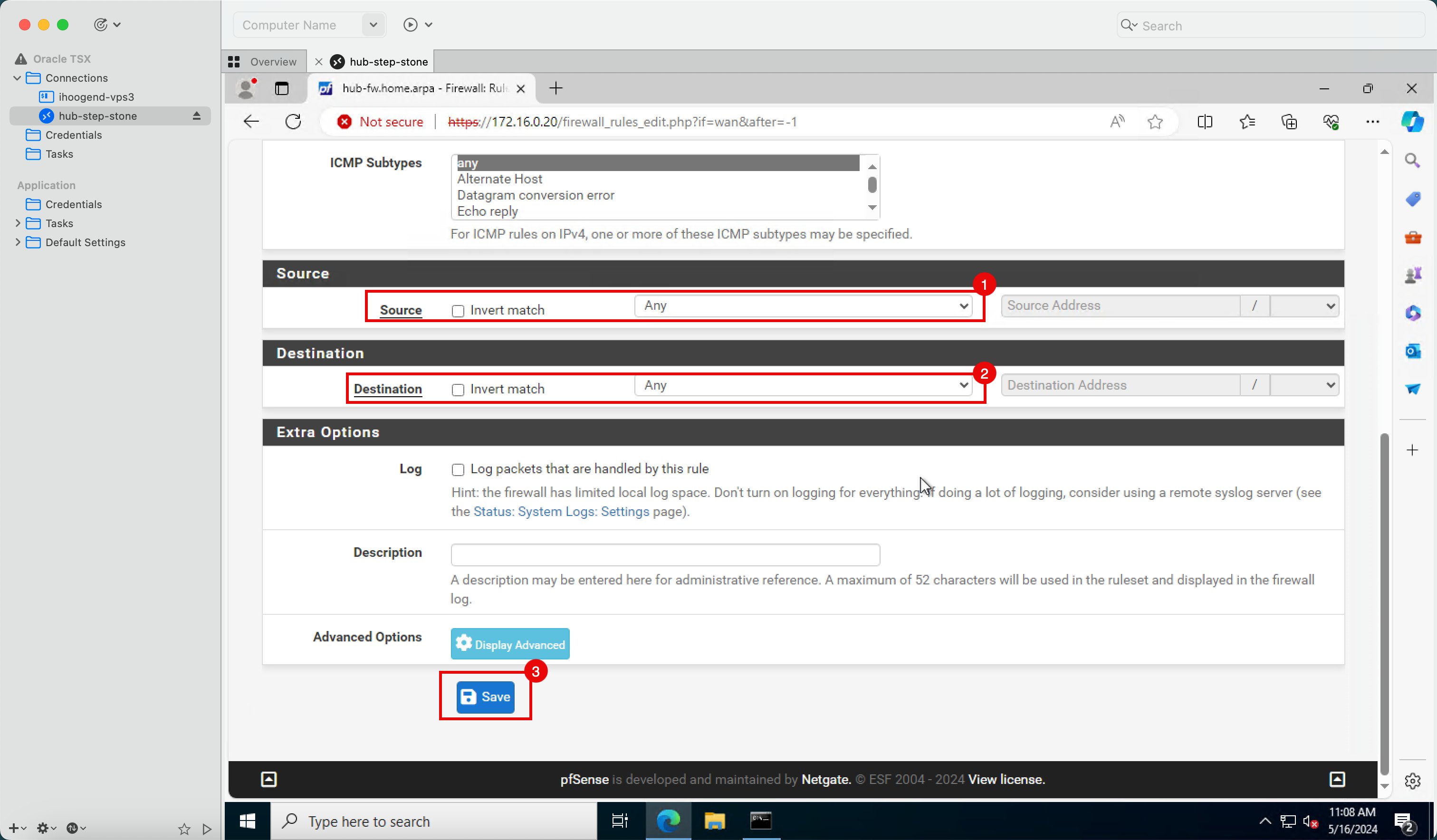

- Source : Sélectionnez Au choix.

- Destination : Sélectionnez Au choix.

- Cliquez sur Enregistrer.

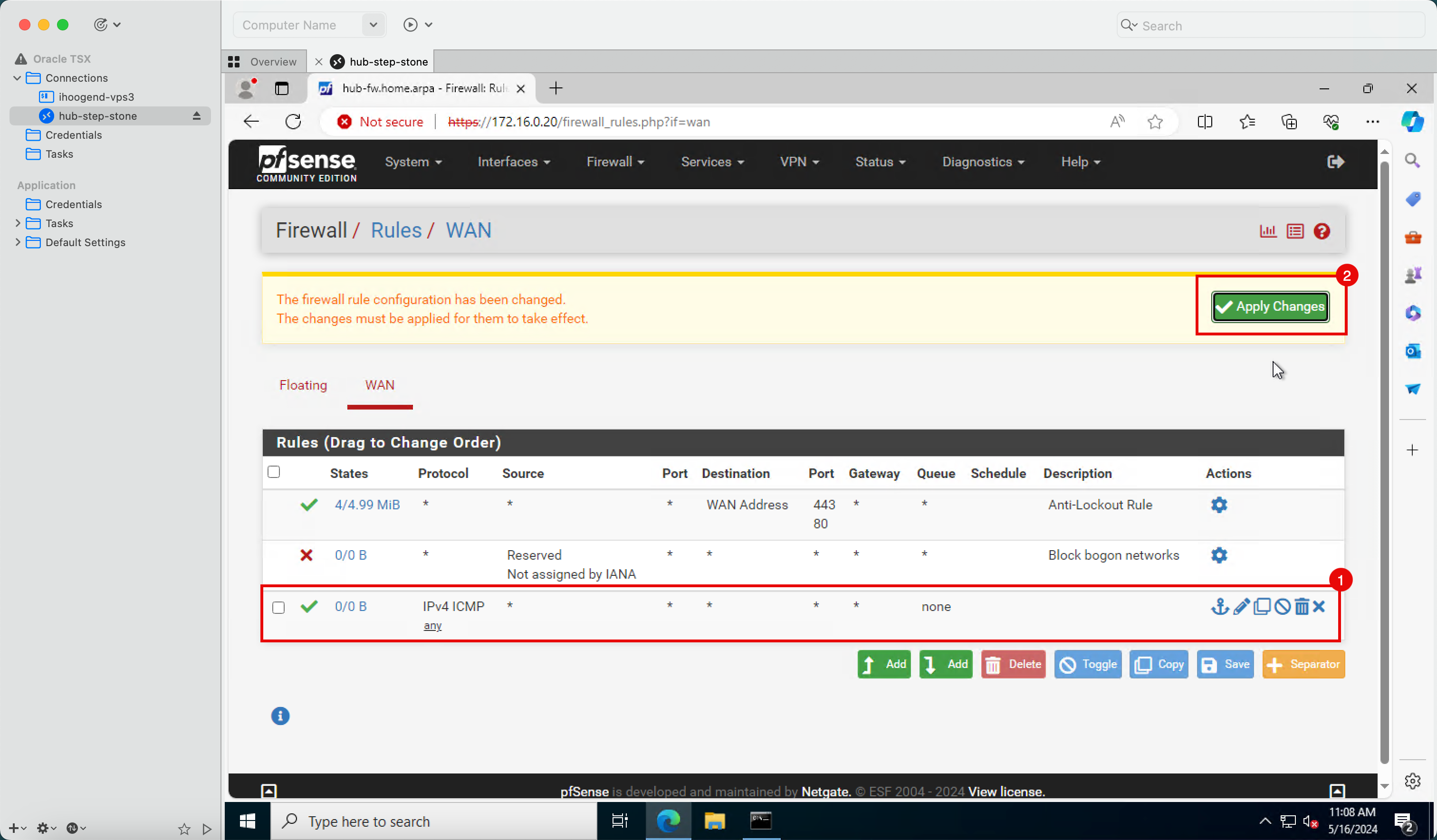

- Notez que la nouvelle règle ICMP est en place.

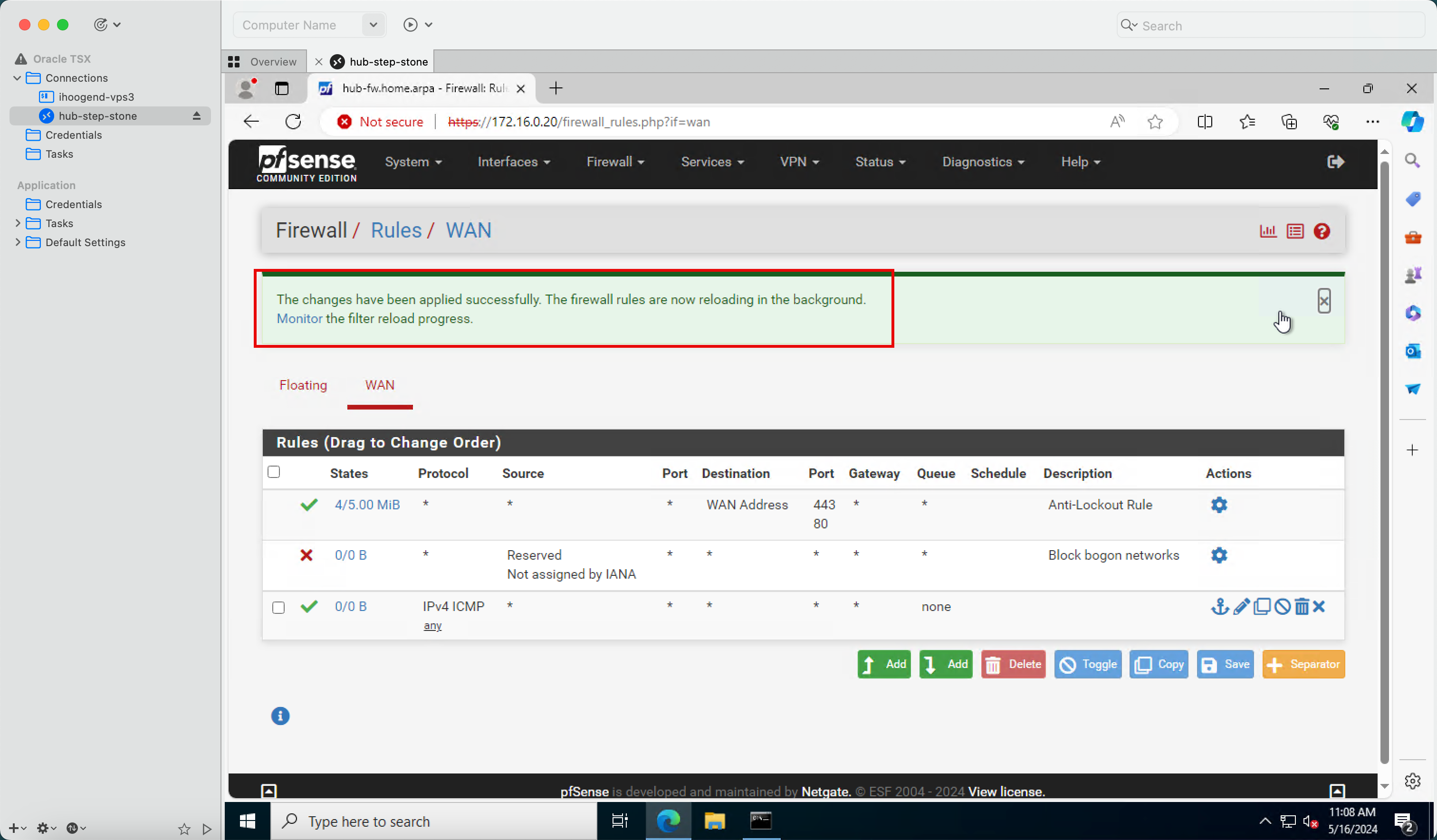

- Cliquez sur Appliquer les modifications pour valider les modifications.

-

Notez que les modifications ont été appliquées avec succès.

- Dans l'instance Windows, ouvrez l'invite de commande et essayez d'effectuer une commande ping sur l'adresse IP du pare-feu pfSense.

- Notez que les résultats de la commande ping affichent une perte de paquet de 0 %.

-

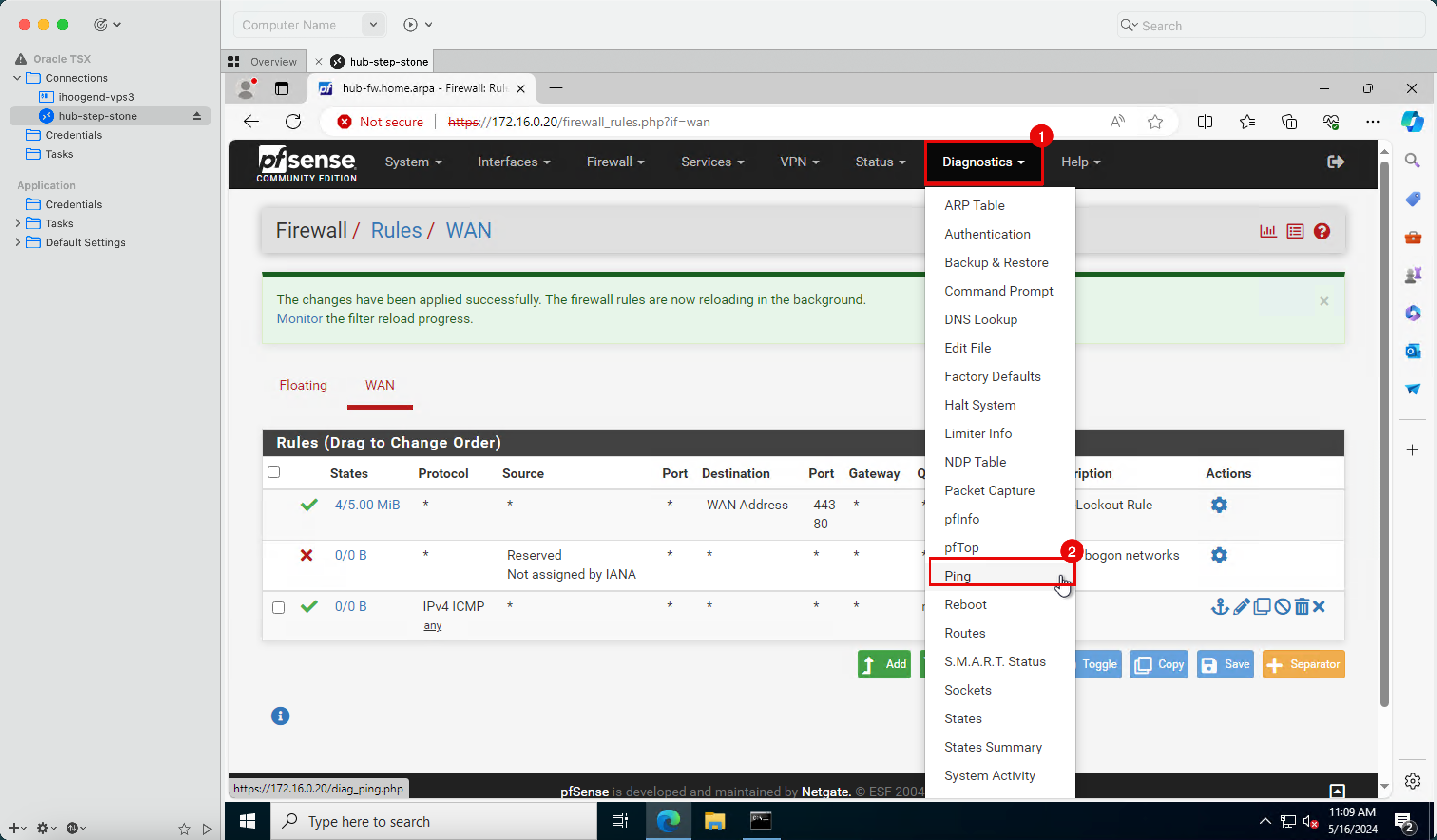

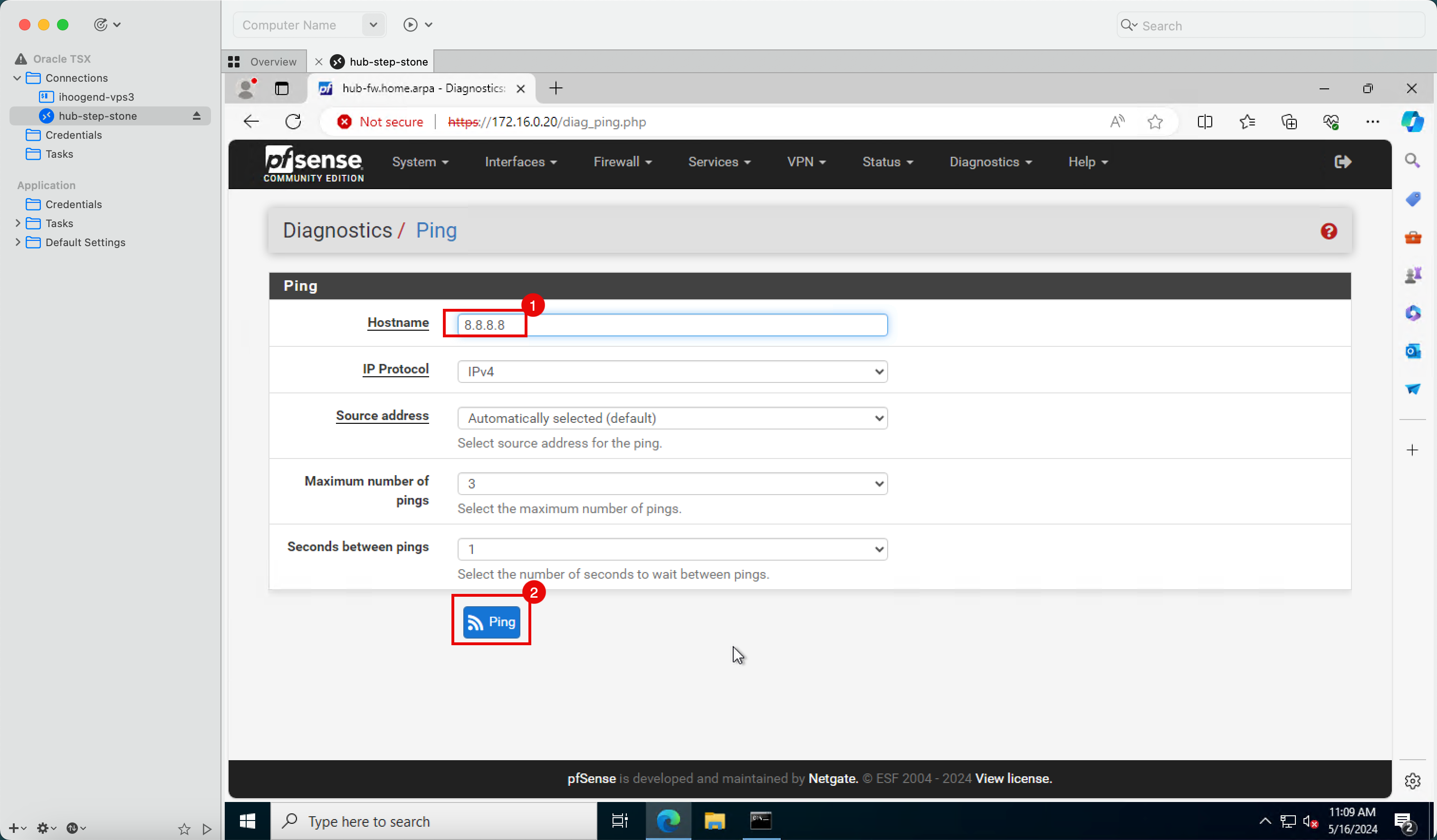

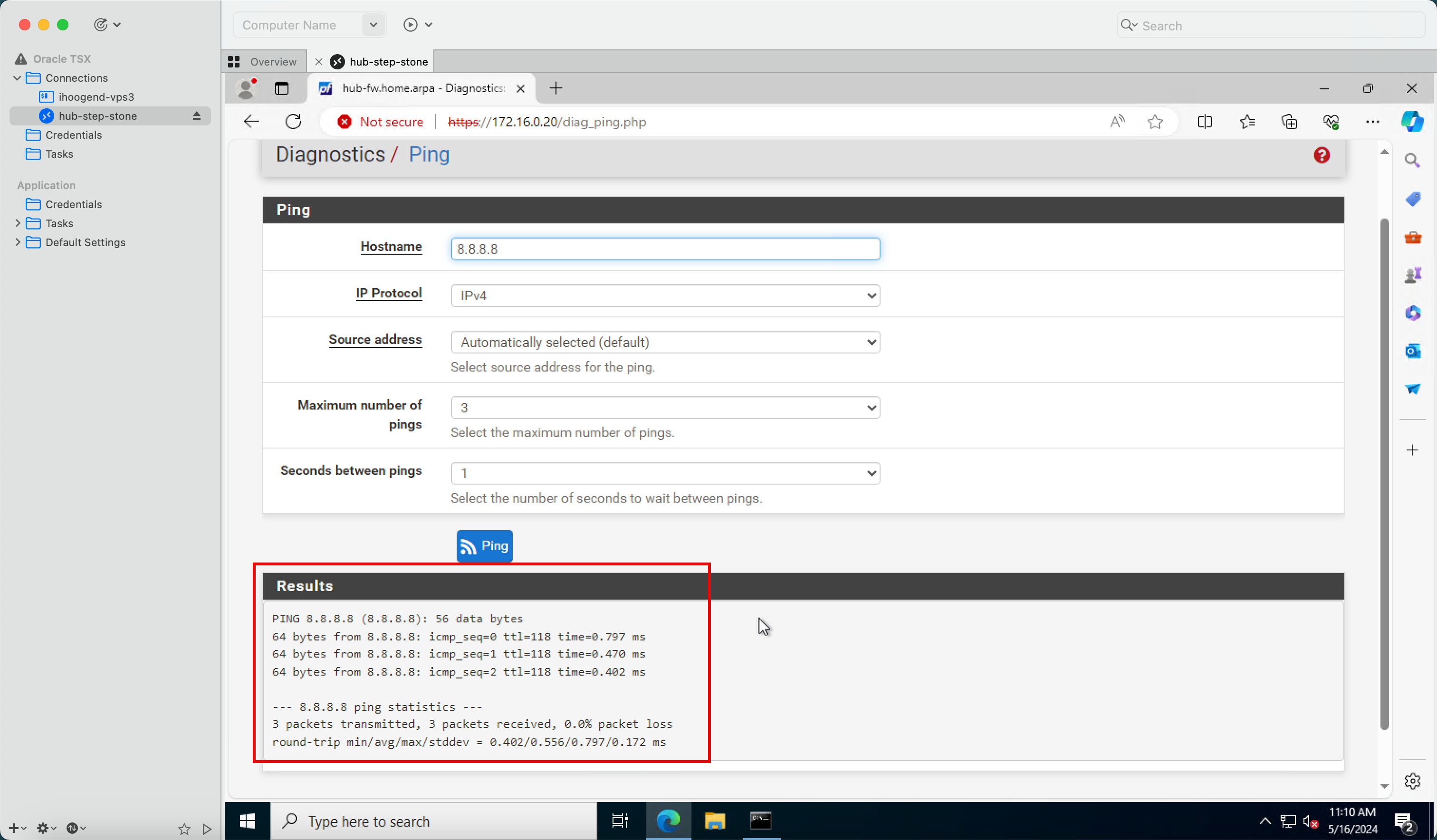

Un autre test ping que nous pouvons faire est du pare-feu pfSense vers Internet.

- Cliquez sur Diagnostics.

- Cliquez sur Ping.

- Dans Nom d'hôte, entrez

8.8.8.8. - Cliquez sur Ping.

-

Notez que les résultats de la commande ping affichent une perte de paquet de 0 %.

-

L'image suivante illustre une représentation visuelle de ce que vous avez créé. Notez que nous avons également ouvert ICMP sur la liste de sécurité par défaut.

Confirmation

- Auteur - Iwan Hoogendoorn (spécialiste du réseau OCI)

Autres ressources d'apprentissage

Explorez d'autres laboratoires sur la page docs.oracle.com/learn ou accédez à plus de contenu d'apprentissage gratuit sur le canal YouTube d'Oracle Learning. De plus, visitez education.oracle.com/learning-explorer pour devenir un explorateur Oracle Learning.

Pour obtenir de la documentation sur le produit, visitez Oracle Help Center.

Install a pfSense Firewall in Oracle Cloud Infrastructure

F99945-01

June 2024