Note :

- Ce tutoriel nécessite l'accès à Oracle Cloud. Pour vous inscrire à un compte gratuit, voir Démarrer avec le niveau gratuit d'Oracle Cloud Infrastructure.

- Il utilise des exemples de valeurs pour les données d'identification, la location et les compartiments d'Oracle Cloud Infrastructure. À la fin de votre laboratoire, remplacez ces valeurs par celles qui sont propres à votre environnement en nuage.

Configurer l'accès privé au service (PSA) dans Oracle Cloud Infrastructure pour accéder en toute sécurité aux services Oracle à partir de votre VCN

Présentation

Oracle Cloud Infrastructure (OCI) introduit Private Service Access (PSA), une nouvelle structure de réseau qui fournit une connectivité d'adresse IP privée aux services OCI (y compris les API, le stockage d'objets et les référentiels Yum) directement dans votre réseau en nuage virtuel (VCN). Avec PSA, les charges de travail peuvent atteindre les services OCI en toute sécurité sans passer par le réseau Internet public, tout en continuant à utiliser les mêmes noms de domaine complets que les autres.

Jusqu'à présent, les clients disposaient de deux options principales pour la connectivité privée. La passerelle de service (SGW) a permis d'accéder à Oracle Services Network (OSN) à partir d'un VCN privé, mais elle s'appuie sur l'adressage IP public et offre un accès large, tout ou rien. D'autre part, de nombreux services ont introduit des points d'extrémité privés pour offrir un accès plus isolé, mais ceux-ci ont dû être configurés par service, ce qui a créé de la complexité à grande échelle.

PSA relie ces approches en combinant le meilleur des deux mondes :

-

Modèle VCN unifié pour l'accès privé à plusieurs API de service OCI.

-

Les adresses IP privées de votre VCN sont mappées de manière transparente aux noms de domaine complets du service que vous utilisez déjà.

-

Contrôle d'accès par service, permettant de s'aligner sur les exigences de sécurité et de conformité sans modification d'application.

Dans ce tutoriel, vous apprendrez à configurer PSA dans votre VCN, à valider la connectivité privée en testant l'accès à une API de service OCI (telle que le service de stockage d'objets, Oracle Yum, l'API ZPR, etc.), et à confirmer que le trafic reste sur des adresses IP privées plutôt que d'utiliser l'Internet public. À la fin, vous comprendrez comment PSA se compare à Service Gateway et aux points d'extrémité privés, et comment l'adopter dans le cadre d'une stratégie de réseau OCI moderne et sécurisée.

Pourquoi ce tutoriel est-il essentiel?

La connectivité privée aux services Oracle a toujours été possible dans OCI, mais les options ont fait l'objet de compromis. La passerelle de service offrait aux clients un moyen simple d'accéder à Oracle Services Network, mais elle s'appuyait toujours sur des adresses IP publiques et ne permettait qu'un accès large. Les points d'extrémité privés propres au service offraient un isolement plus strict, mais vous demandiez de les déployer et de les gérer individuellement, ajoutant ainsi des frais généraux d'exploitation au fur et à mesure de la mise à l'échelle.

Private Service Access (PSA) comble l'écart en fournissant une solution unifiée native de réseau en nuage virtuel (VCN) pour accéder aux API de service OCI. Il garantit que le trafic reste sur des adresses IP privées, applique un contrôle d'accès par service et conserve les mêmes noms de domaine complets que ceux déjà utilisés par vos applications.

Ce tutoriel est essentiel car il explique comment configurer PSA de bout en bout, valider que vos charges de travail se connectent aux API du service OCI sans toucher au réseau Internet public et comprendre comment PSA se compare aux approches existantes. En le complétant, vous aurez la base pour adopter PSA en toute confiance dans vos propres environnements OCI.

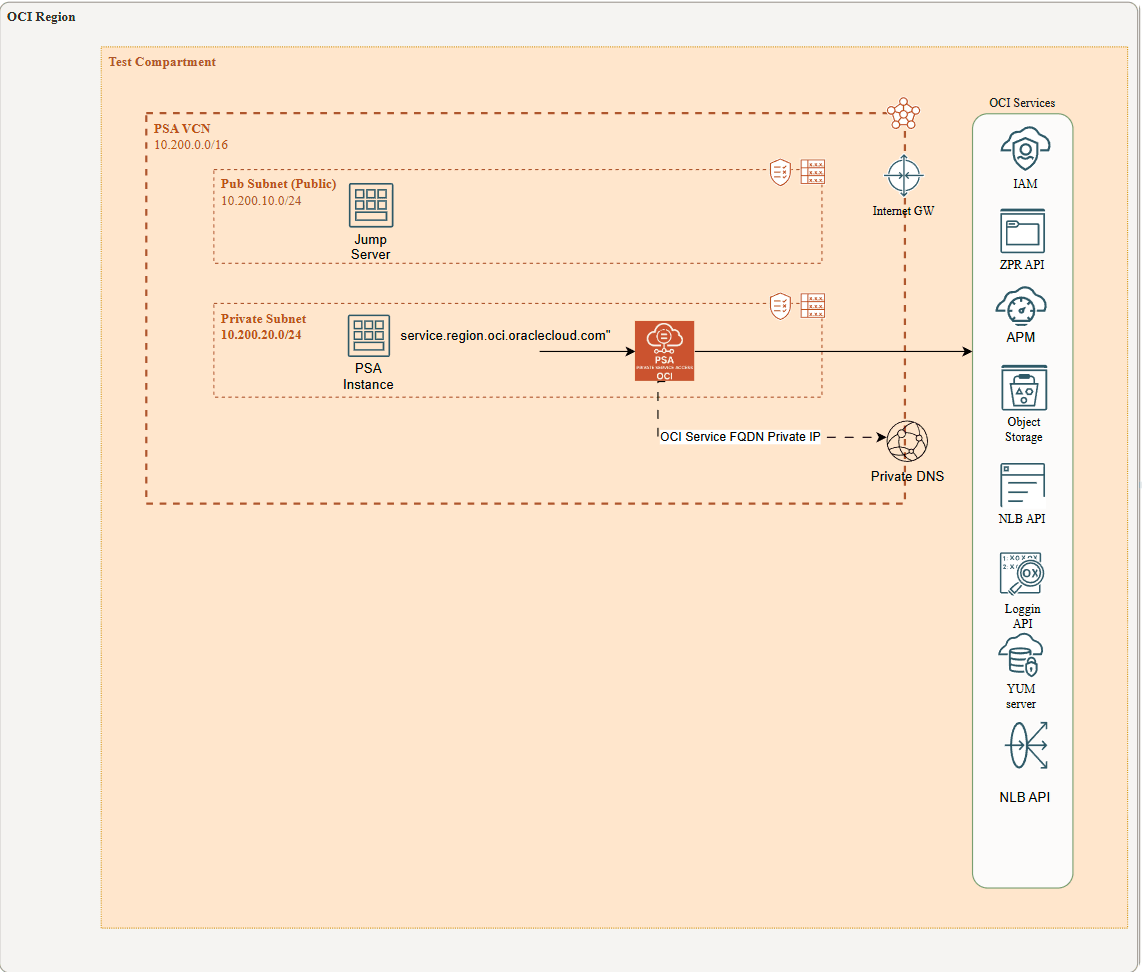

Architecture

Cette architecture présente une machine virtuelle client, appelée instance PSA, s'exécutant dans un sous-réseau privé sans accès Internet (au moyen d'IGW ou NAT GW) et sans connectivité aux services OCI au moyen d'une passerelle de service. À la place, la machine virtuelle utilise l'accès privé au service (PSA) pour atteindre les services publics OCI. Un serveur de saut dans un sous-réseau public est utilisé pour se connecter à l'instance PSA via ssh pendant les tests.

Lorsqu'un point d'extrémité PSA est créé, le service met automatiquement à jour le résolveur DNS privé du VCN en ajoutant les noms de domaine complets (FQDN) des services publics OCI cibles aux vues privées et en les mappant à l'adresse IP privée du service PSA. De même, lorsque le point d'extrémité PSA est supprimé, ces noms de domaine complets sont supprimés. Par exemple, yum.eu-madrid-1.oci.oraclecloud.com, network-load-balancer-api.eu-madrid-1.oci.oraclecloud.com, et d'autres.

Objectifs

À la fin de ce tutoriel, vous allez :

- Découvrez comment Private Service Access (PSA) permet aux charges de travail de sous-réseau privé de se connecter en toute sécurité aux services publics OCI.

- Découvrez comment PSA s'intègre au DNS privé du VCN pour mapper automatiquement les noms de domaine complets du service aux adresses IP privées.

- Déployez et configurez un point d'extrémité PSA dans Oracle Cloud Infrastructure.

- Vérifiez la connectivité d'une machine virtuelle privée au moyen de PSA aux services OCI sélectionnés.

Conditions requises

-

Une location OCI active. Vous devez disposer des autorisations nécessaires pour créer et gérer des ressources de réseau dans OCI.

-

Une compréhension de base du système d'exploitation Linux, OCI, Oracle Linux, y compris comment installer et configurer des logiciels dans Linux.

-

Comprendre comment utiliser la console OCI pour créer et gérer des ressources de réseau.

-

Bonne compréhension de l'outil d'interface de ligne de commande OCI.

Tâche 1 : Déployer le composant de réseau (VCN, sous-réseaux et machines virtuelles)

1.- Déployez un réseau en nuage virtuel (VCN) avec au moins deux sous-réseaux (sous-réseau public et privé) dans votre location, à l'aide d'un bloc CIDR IPv4 CIDR de votre choix ou en suivant l'architecture recommandée. Pour plus d'informations, voir :

- Créer et configurer un réseau en nuage virtuel

- Aperçu des réseaux en nuage virtuels et des sous-réseaux

2.- Déployez deux machines virtuelles linux (serveur de saut public, instance PSA privée), une pour chaque sous-réseau. Pour plus d'informations, voir :

Tâche 2 : Tester la machine virtuelle du serveur de saut pour accéder à l'instance PSA

Nous utiliserons la machine virtuelle Linux Jump Server comme point d'accès pour atteindre la machine virtuelle hébergée dans le sous-réseau privé (l'instance PSA). Comme vous le savez, les machines virtuelles dans les sous-réseaux privés ne sont accessibles qu'au moyen de leurs adresses IP privées et n'ont pas de connectivité Internet. Pour activer l'accès, vous devez charger la clé privée SSH de l'instance PSA sur le serveur de saut. À partir de là, vous pouvez lancer des connexions SSH à l'instance PSA. Nous vous recommandons d'utiliser SFTP pour charger la clé en toute sécurité.

Une fois que vous avez chargé la clé privée pour sauter serveur via SFTP, vous ssh dans le serveur de saut et :

ssh -i private_PSA_instance_ssh.prv 10.200.20.X ( your vm PSA instace ip)Note : Si vous rencontrez des problèmes de compatibilité lors de l'utilisation de la clé privée SSH générée dans OCI, vous pouvez la convertir au format requis à l'aide d'un outil tel que PuTTYgen (pour Windows) ou OpenSSL (pour Linux/macOS). Ces outils vous permettent de transformer la clé entre les formats afin qu'elle puisse être utilisée en toute transparence avec votre client SSH.

Consultez la présente documentation pour puttyGen : PuttyGen

Tâche 3 : Installer l'interface de ligne de commande OCI dans l'instance PSA

Maintenant que vous êtes connecté à l'instance PSA, vous devez installer l'interface de ligne de commande OCI

Reportez-vous à cette documentation pour installer l'interface de ligne de commande OCI : Installation de l'interface de ligne de commande OCI

Notez que cette machine virtuelle PSA, hébergée dans un sous-réseau privé, nécessitera temporairement un accès Internet. Nous vous recommandons d'ajouter une passerelle NAT à votre VCN et de créer une route 0.0.0.0/0 pointant vers celle-ci.

Reportez-vous à cette documentation pour configurer et utiliser la passerelle NAT : Passerelle OCI NAT

Après l'installation, il est très important de supprimer la passerelle NAT du sous-réseau privé. L'objectif est de tester le service Oracle à partir d'un sous-réseau strictement privé sans accès public, entrant ou sortant.

Tâche 4 : Ajouter les services PSA à tester

Dans cette tâche, nous allons ajouter un groupe de services PSA à tester plus tard à partir de l'instance PSA privée au moyen de l'API de l'interface de ligne de commande OCI.

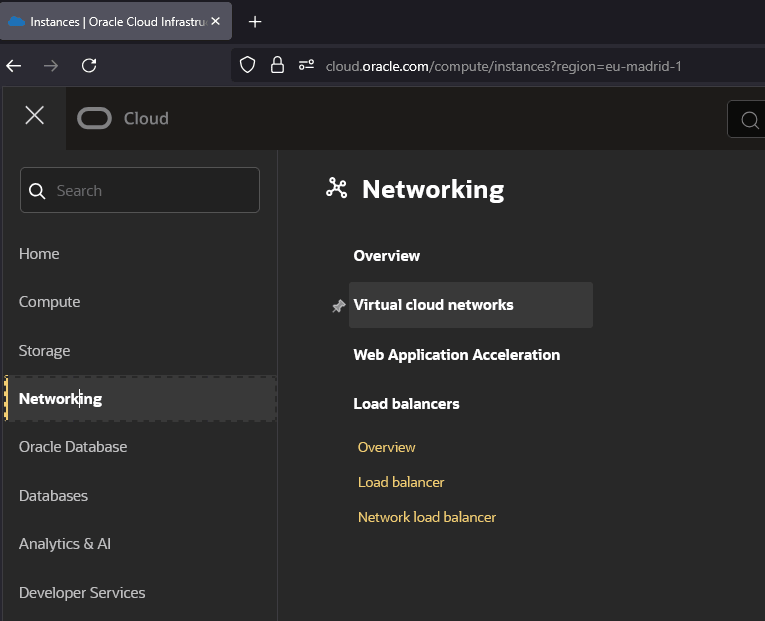

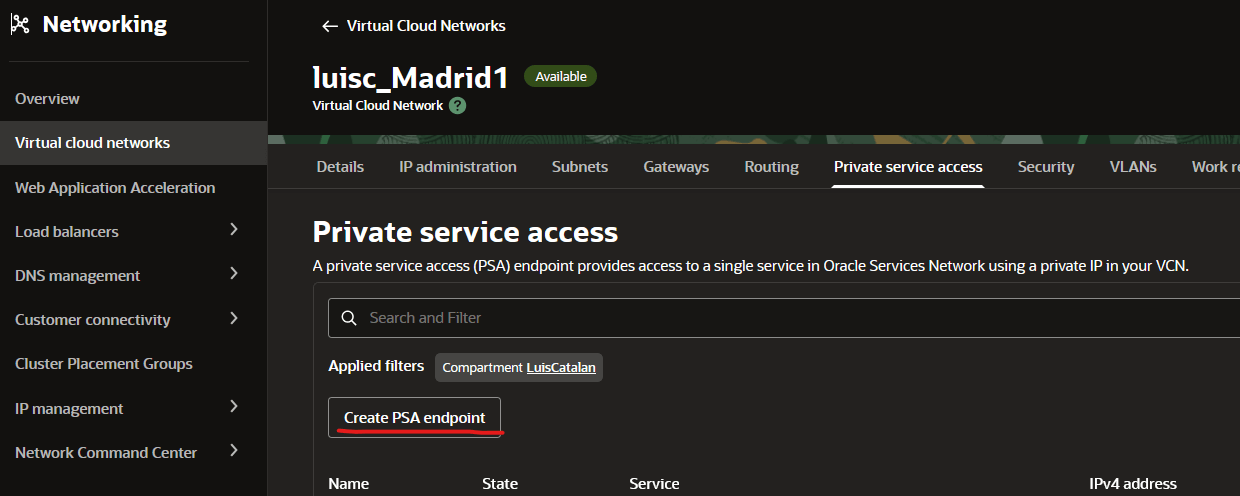

1.- Allez à la console OCI : Réseau-VCN

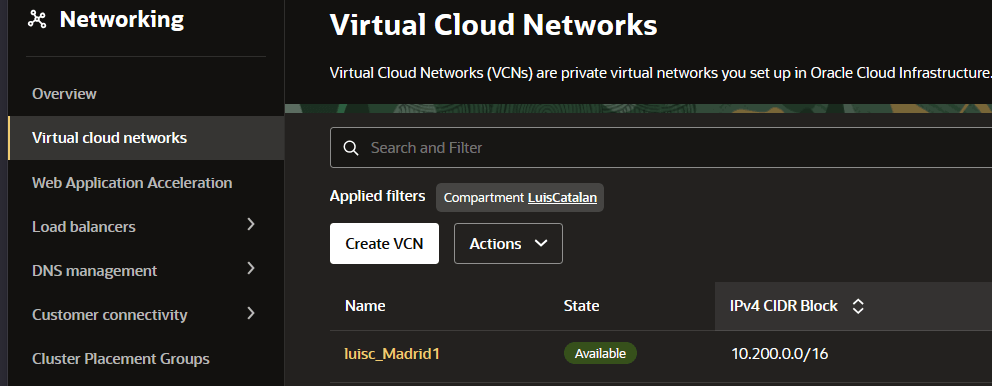

2.- Cliquez sur "Réseaux en nuage virtuels" et sélectionnez le VCN où se trouve l'instance privée PSA.

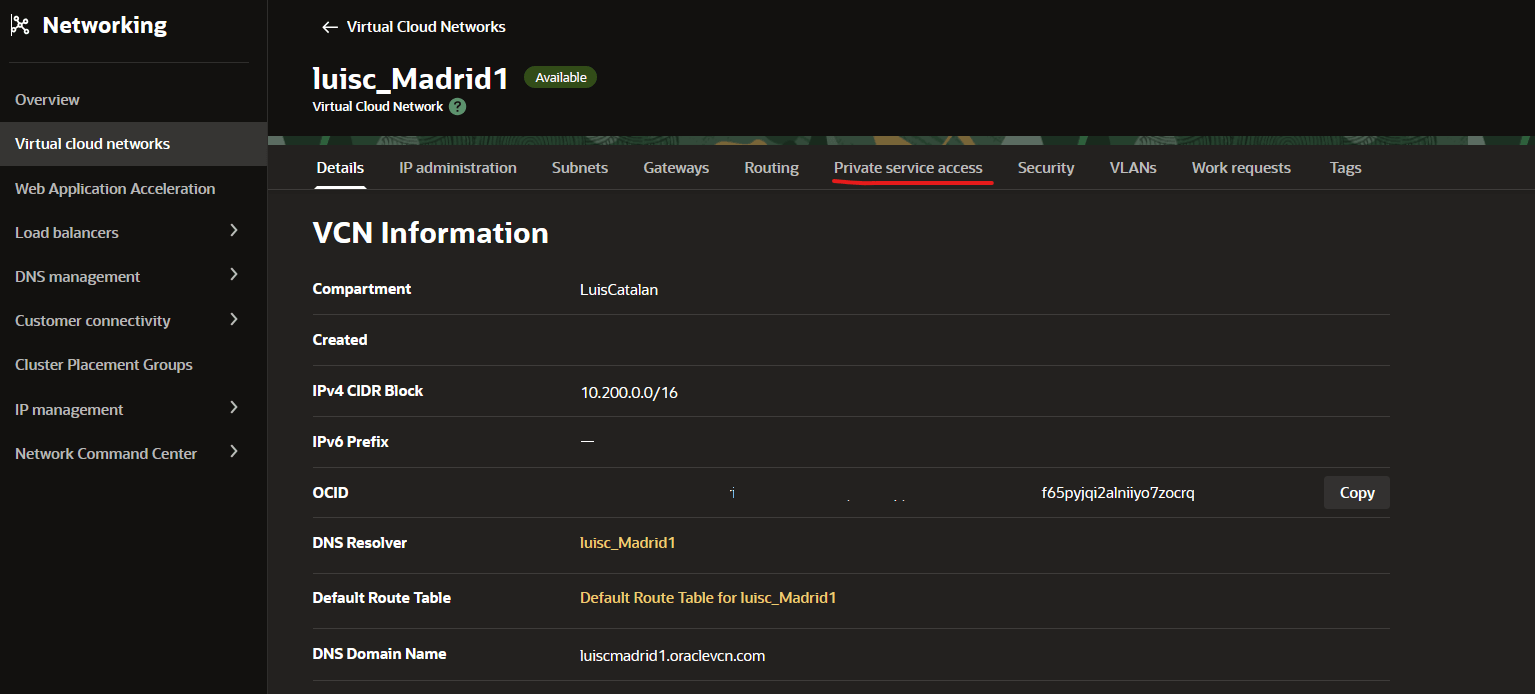

3.- Dans le VCN, sélectionnez Accès au service privé.

4.- Appuyez sur le bouton Créer un point d'extrémité PSA.

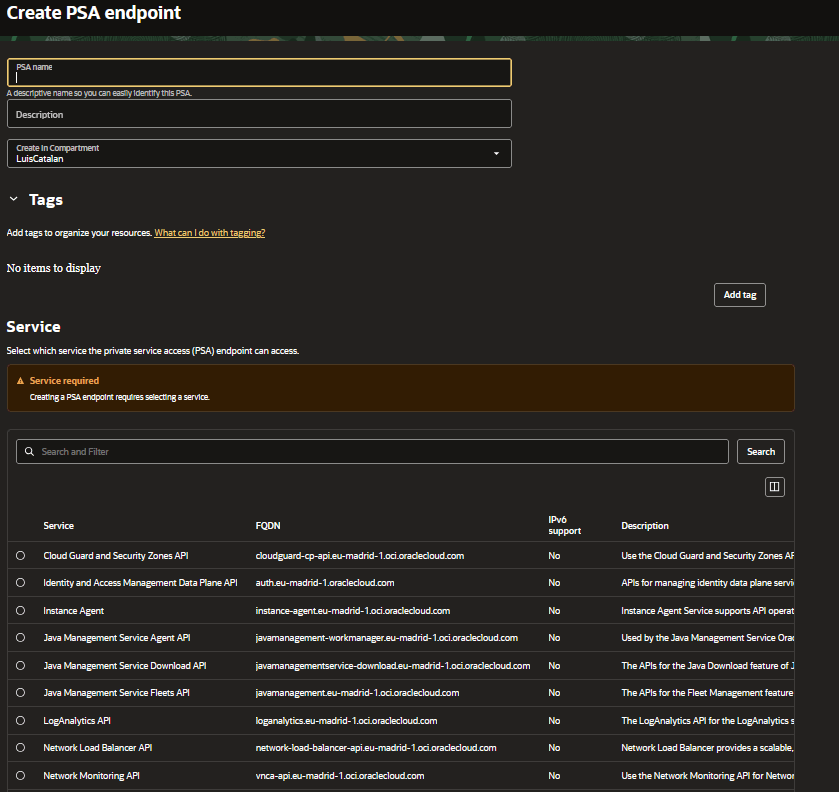

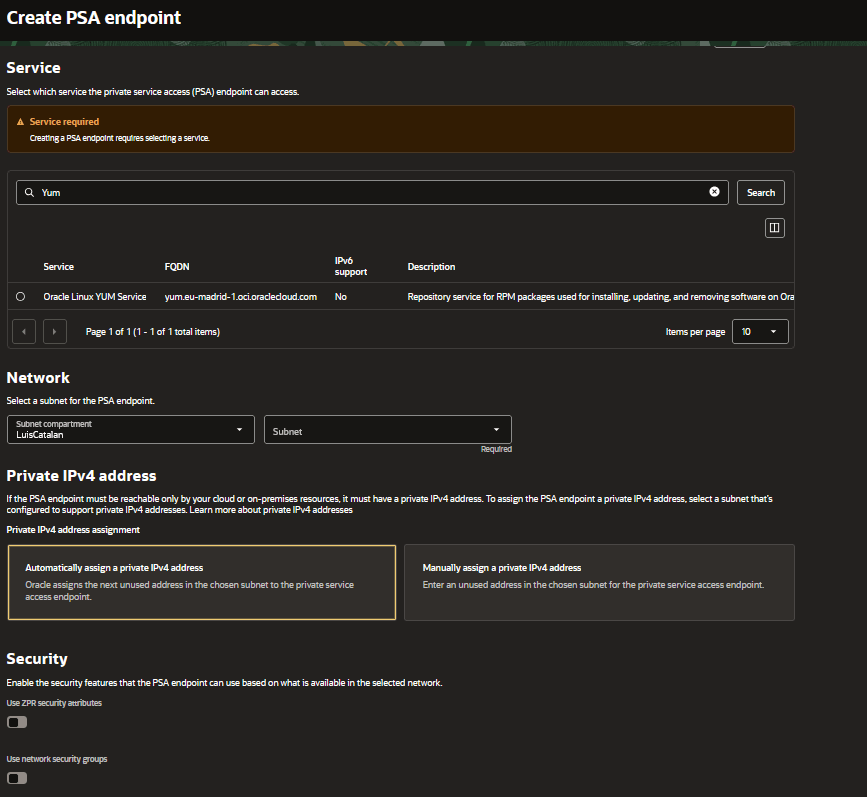

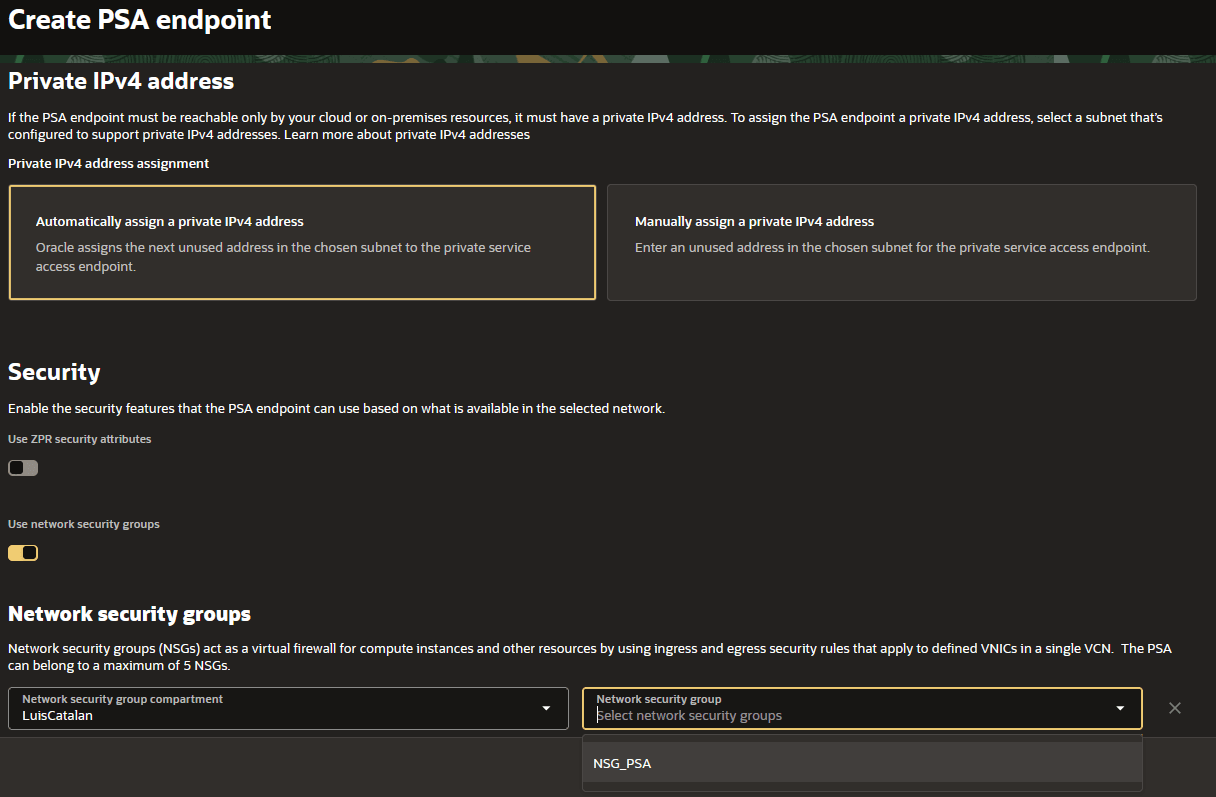

5.- Une fois dans le menu Créer PSA, vous devrez choisir un nom pour le service PSA, le compartiment où il sera créé, le type de service PSA que vous voulez créer, le compartiment du sous-réseau et le sous-réseau où le point d'extrémité sera créé. De plus, vous pouvez choisir une attribution automatique d'adresse IP privée ou manuelle. La dernière option concerne la sécurité. Il est fortement recommandé d'affecter un ou plusieurs groupes de sécurité de réseau ZPR pour autoriser le trafic vers ce point d'extrémité.

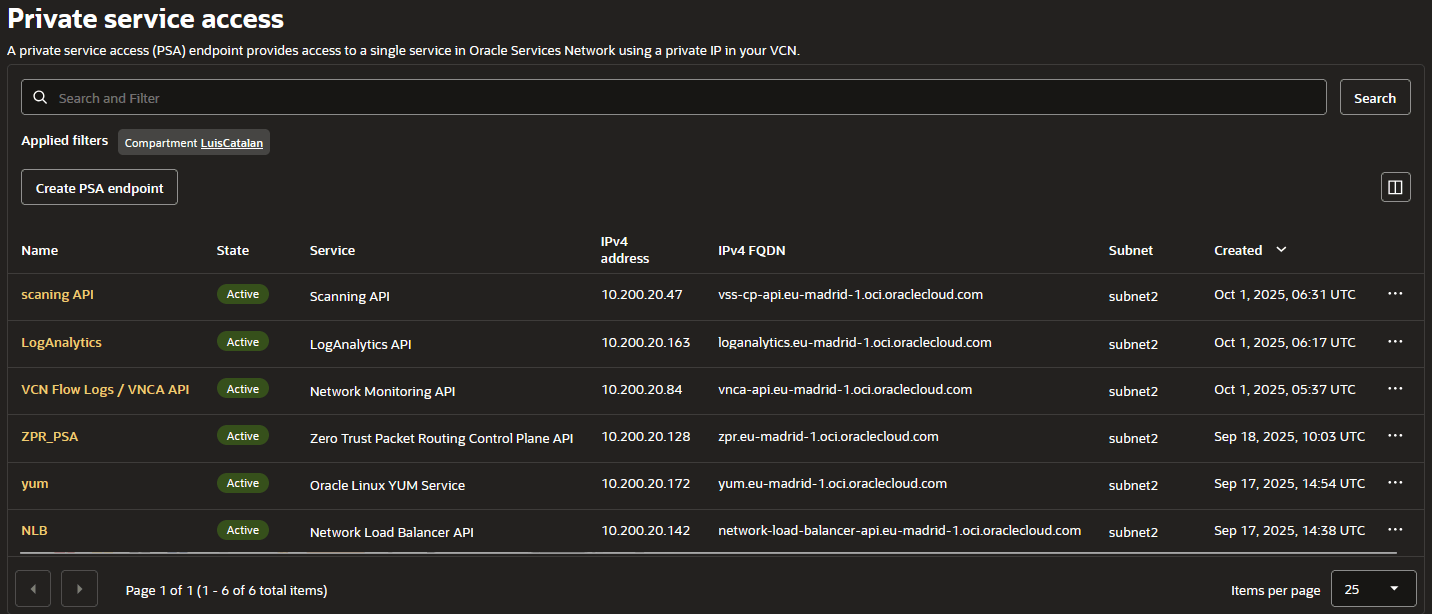

Une fois créés, les CPS s'affichent dans la liste suivante :

Une adresse IP privée provenant du sous-réseau où elle a été créée est affectée à PSA. Cette adresse IP privée peut être affectée automatiquement ou sélectionnée manuellement dans le sous-réseau, et dans la console, elle s'affiche en tant qu'adresse IPv4. Le PSA est également associé à un nom de domaine complet (FQDN) pour le service privé, affiché dans la console sous le nom de domaine complet IPv4, qui est mappé à la même adresse IP privée.

Tâche 5 : Tester le point d'extrémité PSA

Nous devons maintenant tester le point d'extrémité PSA. Dans cet exemple, nous allons tester le serveur YUM et l'API de plan de contrôle d'acheminement Zero Trust Packer.

1.- Tout d'abord, connectez-vous au serveur de saut via SSH.

2.- À partir du serveur de saut, SSH dans l'instance PSA privée.

Note : Cette instance n'a pas d'accès Internet et n'est pas connectée à une passerelle de service ou à une passerelle NAT."

[opc@jumpserver ~]\$ ssh -i private_OCI_v2_ssh.prv 10.200.20.67

[opc@privateinstace-psa-test ~]\$À titre de vérification préalable, nous allons tester si le nom de domaine complet IPv4 pointe vers son adresse IP privée

dig +short yum.eu-madrid-1.oci.oraclecloud.com

10.200.20.172Si vous voyez une adresse IP publique au lieu d'une adresse IP privée, quelque chose s'est mal passé. Pour plus de renseignements à propos de IPv4, IPv4

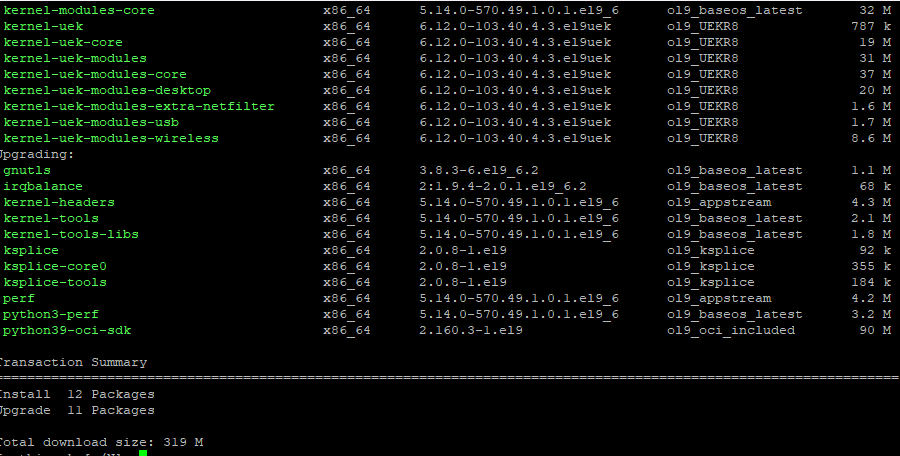

Maintenant, appelons yum update

Le service Yum passe par son point d'extrémité privé PSA 'yum.eu-madrid-1.oci.oraclecloud.com' à l'adresse 10.200.20.172!!

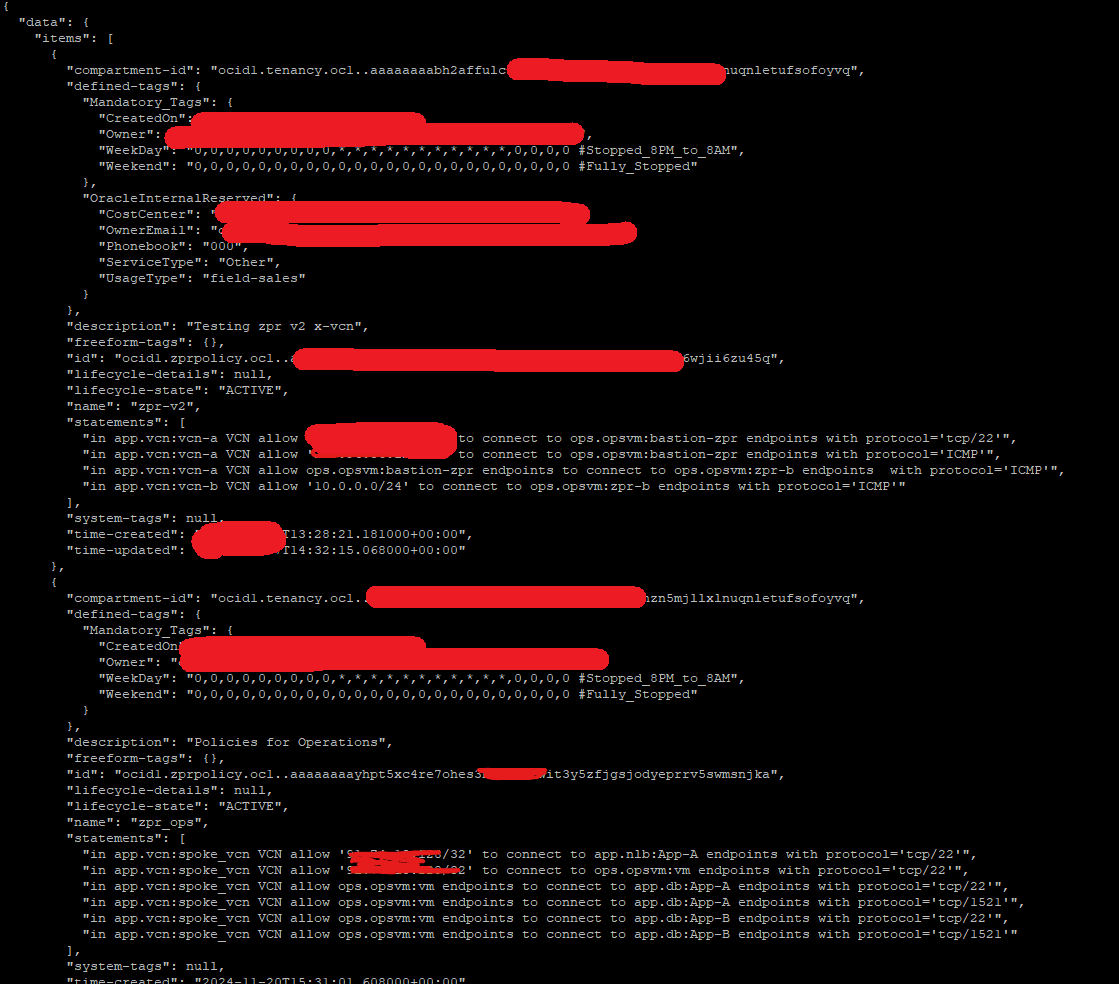

Maintenant, le ZPR :

dig +short zpr.eu-madrid-1.oci.oraclecloud.com

10.200.20.128Maintenant, permet de lister le nombre de politiques ZPR dans une location donnée

oci zpr zpr-policy list --compartment-id ocid1.tenancy.oc1..aaaaaaaabh2affulc4dt4tqs7lbojyhqi6hzXXXXXX --region eu-madrid-1

Conclusion

Dans ce tutoriel, vous apprendrez comment Private Service Access (PSA) permet aux charges de travail de sous-réseaux privés d'atteindre en toute sécurité les services publics d'Oracle Cloud Infrastructure sans avoir besoin d'une connectivité Internet ou Service Gateway. Nous avons décrit la configuration d'un point d'extrémité PSA, le rôle du DNS privé du VCN dans le mappage des noms de domaine complets du service aux adresses IP privées et la façon d'accéder à l'instance privée au moyen d'un serveur de saut.

PSA est important car il vous donne plus de contrôle et de flexibilité sur les services exposés au moyen de points d'extrémité privés. Au lieu d'ouvrir un accès étendu, vous pouvez définir exactement quels services publics OCI sont accessibles, ce qui rend votre architecture plus sécurisée et plus granulaire en termes de contrôle d'accès.

En effectuant les étapes de configuration et de vérification, vous avez vu comment PSA offre un moyen simple mais puissant d'améliorer la sécurité tout en conservant le trafic entièrement dans votre VCN. Avec ces fondations en place, vous pouvez désormais intégrer PSA dans des scénarios plus complexes.

Liens connexes

Remerciements

- Auteurs - Luis Catalán Hernández (ceinture noire pour le réseau de l'infrastructure en nuage), Cristian Sarafoleanu (ceinture noire pour le réseau de l'infrastructure en nuage)

Ressources d'apprentissage supplémentaires

Explorez d'autres laboratoires sur le site docs.oracle.com/learn ou accédez à plus de contenu d'apprentissage gratuit sur le canal Oracle Learning YouTube. De plus, visitez education.oracle.com/learning-explorer pour devenir un explorateur Oracle Learning.

Pour obtenir la documentation sur le produit, visitez Oracle Help Center.

Configure Private Service Access (PSA) in Oracle Cloud Infrastructure to Securely Access Oracle Services from Your VCN

G51463-01