Note :

- Ce tutoriel nécessite l'accès à Oracle Cloud. Pour vous inscrire à un compte gratuit, voir Introduction à l' niveau gratuit d'Oracle Cloud Infrastructure.

- Il utilise des exemples de valeurs pour les données d'identification, la location et les compartiments Oracle Cloud Infrastructure. À la fin de votre laboratoire, remplacez ces valeurs par celles propres à votre environnement en nuage.

Sécuriser vos applications à l'aide du pare-feu de réseau OCI et du service régional WAF pour OCI avec le chiffrement des certificats

Présentation

Dans un paysage façonné par une transformation numérique généralisée, la protection de vos applications n'est plus facultative - c'est une priorité essentielle. Alors que les organisations font la transition de leurs charges de travail vers Oracle Cloud Infrastructure (OCI), il est essentiel de mettre en œuvre une défense solide contre les cybermenaces. OCI offre un large éventail d'outils pour renforcer vos applications. Dans ce tutoriel, nous vous expliquerons comment protéger vos ressources numériques à l'aide du pare-feu de réseau OCI et du pare-feu d'application Web (WAF) régional/local.

Pourquoi ce tutoriel est-il essentiel?

À mesure que vos applications communiquent avec le monde extérieur, elles font face au défi toujours présent des menaces de cybersécurité. Ce tutoriel vous aide à créer une défense multicouche, en protégeant vos applications contre les menaces connues et émergentes en tirant parti de la puissance du pare-feu de réseau OCI et du service régional WAF pour OCI. Nous explorerons des concepts importants, notamment le support multi-domaines et la génération ou le renouvellement de certificats X.509 à l'aide d'outils standard. De plus, nous explorerons l'utilisation du service largement reconnu et gratuit Chiffrons. Grâce à cela, vous acquerrez une compréhension complète des pratiques essentielles pour sécuriser vos applications.

A qui s'adresse ce tutoriel?

Ce tutoriel est conçu pour les architectes en nuage, les professionnels de la sécurité et les développeurs qui souhaitent une compréhension complète des fonctions de sécurité d'OCI. Que vous soyez un praticien chevronné du nuage ou que vous commenciez tout juste votre aventure dans la sécurité infonuagique, ce tutoriel vous donnera les compétences nécessaires pour construire une défense robuste autour de vos applications.

À quoi sert le service de pare-feu de réseau pour OCI?

Oracle Cloud Infrastructure Network Firewall représente un service de pare-feu géré de pointe construit à l'aide de Palo Alto Networks. Il s'agit d'une technologie de pare-feu de nouvelle génération (NGFW). Il offre des capacités de pare-feu alimentées par l'apprentissage automatique pour protéger vos charges de travail OCI et est facile à utiliser sur OCI. En tant qu'offre de pare-feu en tant que service native OCI, le pare-feu de réseau OCI vous permet de tirer parti des fonctions du pare-feu sans avoir à configurer et à gérer une infrastructure de sécurité supplémentaire. L'instance de pare-feu de réseau OCI est hautement évolutive avec une haute disponibilité intégrée et peut être créée dans un réseau en nuage virtuel (VCN) et un sous-réseau de votre choix.

Le service de pare-feu de réseau OCI fournit des informations détaillées sur le flux de données entrant dans vos environnements en nuage, traitant à la fois les communications entrantes et inter-sous-réseaux ou inter-VCN. Il offre essentiellement une visibilité sur le trafic réseau Nord-Sud et le trafic réseau Est-Ouest. Pour plus d'informations, voir Pare-feu de réseau OCI.

Qu'est-ce qu'un pare-feu d'application Web OCI régional/local

Le service de pare-feu d'application Web d'OCI (WAF) est un service de sécurité en nuage qui aide à protéger les applications Web contre les menaces et les attaques de sécurité courantes telles que l'injection SQL, les scripts intersites (XSS) et le déni de service distribué (DDoS). Le service régional du service WAF pour OCI est la dernière version du service WAF, généralement déployé au niveau régional, intégré à l'équilibreur de charge OCI pour fournir un mécanisme de défense flexible et évolutif. Pour plus d'informations, voir Pare-feu d'application Web d'OCI.

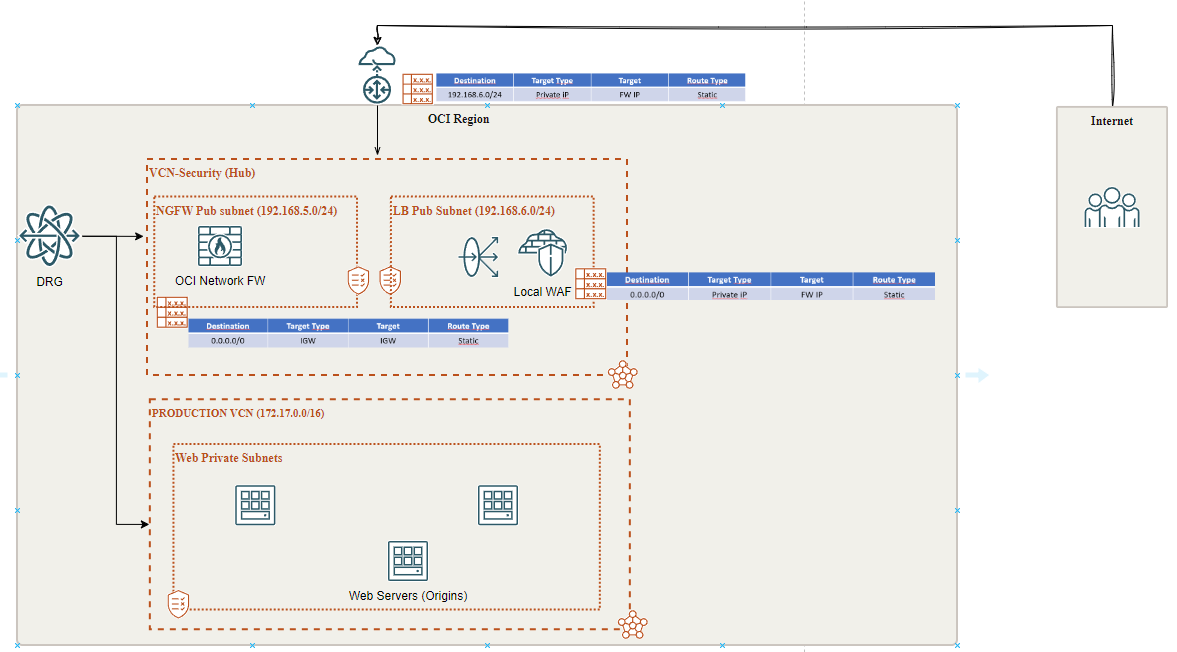

Architecture

Cette architecture proposée inclura une protection totale pour les charges de travail de la location à l'aide des composants suivants.

-

Service WAF pour OCI régional : Ce service WAF est intégré à un équilibreur de charge flexible OCI (couche 7) pour protéger tout le trafic HTTP(S) passant par l'équilibreur de charge.

-

Équilibreur de charge OCI : Cet équilibreur de charge recevra les demandes de l'Internet public.

-

Pare-feu de réseau OCI : Il est également appelé pare-feu de prochaine génération. Le pare-feu de réseau OCI et le service WAF fonctionnant en tandem créeront une défense multicouche. Si une couche manque une menace, l'autre pourrait l'attraper, fournissant une posture de sécurité plus robuste.

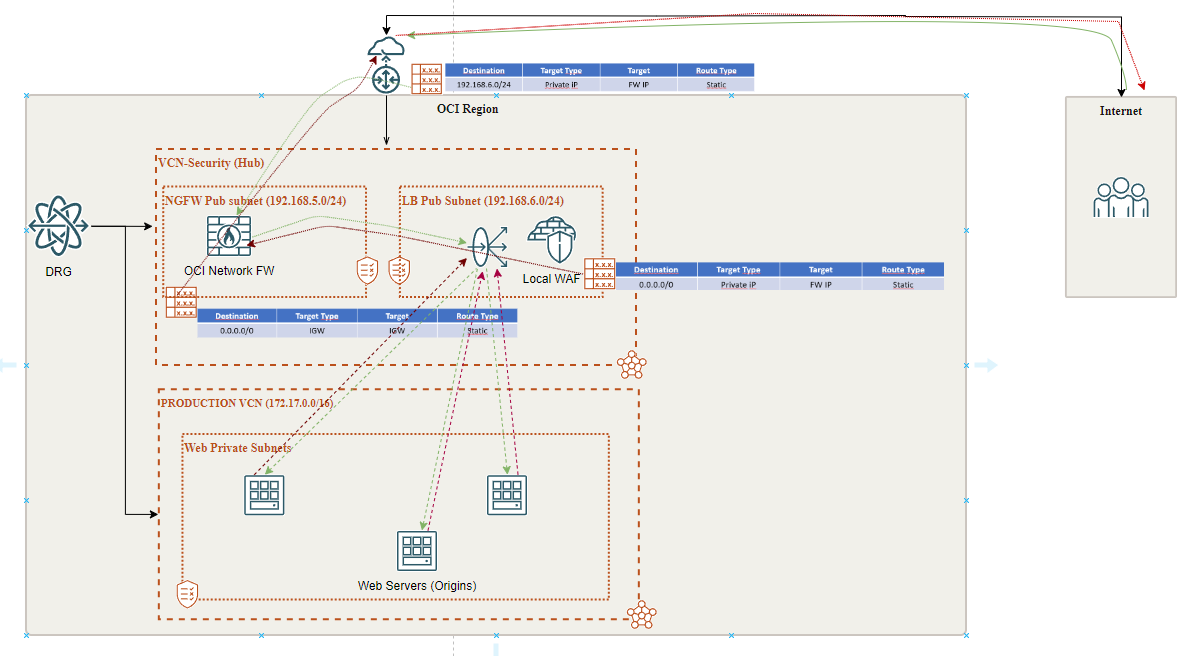

Diagramme du flux de données

Le flux de données réseau peut être facilement visible dans le diagramme de réseau suivant, les demandes entrantes en traits verts, les réponses en traits rouges.

Ce diagramme respecte les meilleures pratiques pour déployer le pare-feu de réseau OCI pour le trafic Nord-Sud. Au stade initial, le trafic entrant (présenté en vert et fonctionnant à la couche 7) est dirigé par la passerelle Internet. La passerelle Internet a une table de routage associée pour détourner tout le trafic ciblant le sous-réseau d'équilibreur de charge (192.168.6.0/24) vers l'adresse IP privée NGFW. Cela permettra de s'assurer que le trafic entrant traversera la NGFW pour inspection.

Après le flux réseau, le trafic passe au pare-feu de réseau OCI ou au pare-feu de prochaine génération (NGFW) à partir de la passerelle Internet. Il convient de noter que le pare-feu de réseau OCI reçoit le trafic de manière transparente sans mettre fin à la connexion TLS/SSL. Le pare-feu de réseau OCI applique des profils de déchiffrement pour déchiffrer le trafic TLS, ce qui permet une inspection approfondie des paquets. Pour plus d'informations, voir Utilisation du pare-feu de réseau OCI pour le déchiffrement SSL.

Une fois que le pare-feu de réseau OCI inspecte soigneusement le trafic, il passe à l'équilibreur de charge OCI, qui met d'abord fin à la connexion TLS/SSL. Le service WAF attaché effectue ensuite une inspection approfondie des paquets sur le trafic déchiffré pour s'assurer qu'il est propre avant de le transmettre aux serveurs dorsaux. L'équilibreur de charge exécute ensuite l'acheminement d'équilibrage de charge et lance une connexion secondaire au serveur dorsal sélectionné.

Pour le trafic de retour des serveurs dorsaux, les serveurs dorsaux répondent initialement à l'équilibreur de charge OCI (illustré en rouge et fonctionnant à la couche 7). Lorsque vous atteignez l'équilibreur de charge, le service WAF attaché inspecte d'abord le trafic retourné pour s'assurer qu'il répond aux normes de sécurité. Après l'inspection WAF, l'équilibreur de charge réachemine le trafic vers une adresse IP privée où le pare-feu de réseau OCI effectue des vérifications de sécurité supplémentaires sur la réponse. Une fois inspecté par le pare-feu, le trafic est acheminé vers la passerelle Internet en fonction de la table de routage associée au sous-réseau NGFW. À partir d'IGW, le trafic retourné circulera vers le client d'origine sur Internet.

Objectifs

L'objectif principal de ce tutoriel est de permettre aux utilisateurs de renforcer leurs charges de travail en nuage en configurant efficacement le service régional WAF pour OCI en conjonction avec le pare-feu de réseau OCI. En intégrant des certificats X.509 signés de Let's Encrypt pour l'équilibreur de charge OCI frontal, les utilisateurs peuvent assurer une connexion sécurisée et validée. Le tutoriel guide en outre les utilisateurs dans la mise en oeuvre des meilleures pratiques de pare-feu de réseau OCI pour le trafic Nord-Sud, en déployant une application OCI Load Balancer. Notamment, cette configuration désigne stratégiquement l'équilibreur de charge OCI comme seul composant à l'aide d'un certificat non auto-signé - Chiffrons le certificat, tandis que d'autres éléments qui utilisent TLS (Transport Layer Security) utilisent des certificats auto-signés sans tracas, qui sont plus faciles à gérer.

-

Tâche 1 : Déployer le pare-feu d'application Web (WAF) local pour OCI.

-

Tâche 2 : Signature du certificat du serveur avec Let's Encrypt.

-

Tâche 3 : Configurer l'équilibreur de charge OCI.

-

Tâche 4 : Configurer le pare-feu de réseau OCI.

-

Tâche 5 : Configurer le routage OCI.

Préalables

-

Une location OCI active. Vous devez disposer des autorisations nécessaires pour créer et gérer des ressources de réseau dans OCI.

-

Une compréhension de base du système d'exploitation Linux, d'OCI et d'Oracle Linux, notamment comment installer et configurer des logiciels sous Linux.

-

Bien comprendre comment utiliser la console OCI ou l'interface de ligne de commande d'Oracle Cloud Infrastructure pour créer et gérer des ressources de réseau.

-

Bonne compréhension de l'utilisation et de la configuration du pare-feu de réseau OCI et du service WAF local pour OCI.

-

Une bonne compréhension de la technologie SSL/TLS et des certificats numériques X.509. Pour plus d'informations, consultez ce guide recommandé pour une analyse approfondie des certificats X.509 : Certificats X509 et SSL/TLS : Comprendre la technologie de chiffrement TLS/SSL.

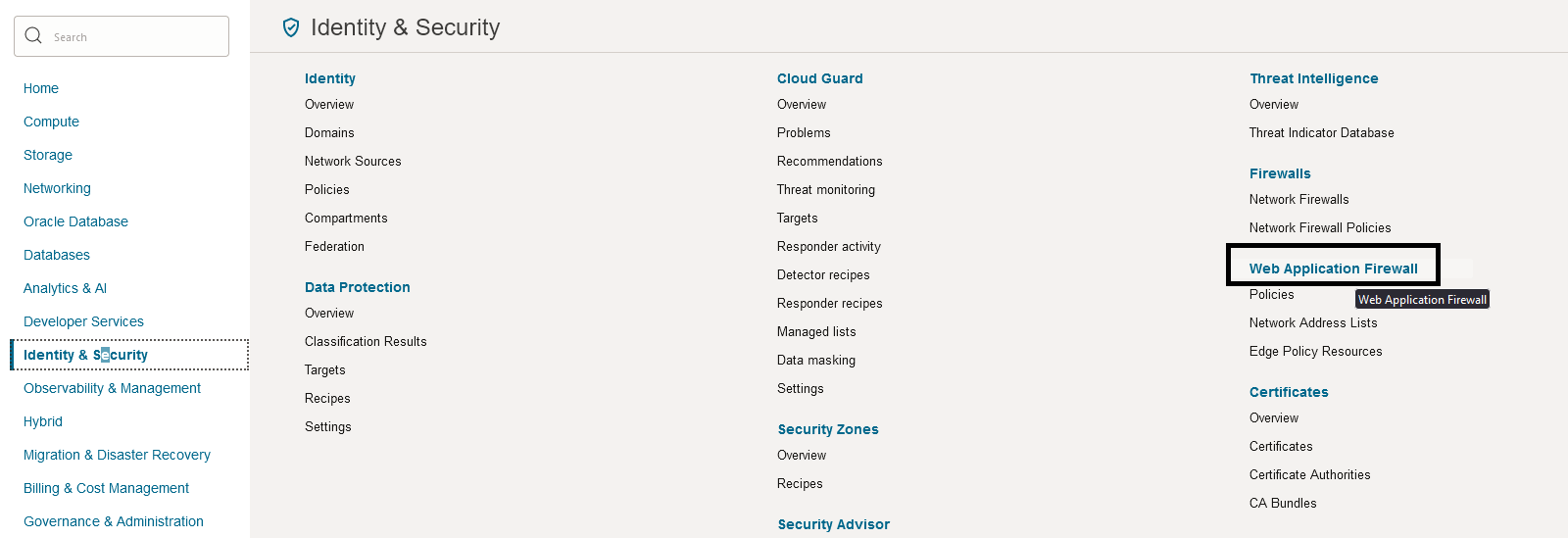

Tâche 1 : Déployer un pare-feu d'application Web OCI local

Le premier composant que nous allons déployer est WAF local.

-

Connectez-vous à la console OCI et cliquez sur Pare-feu d'application Web.

-

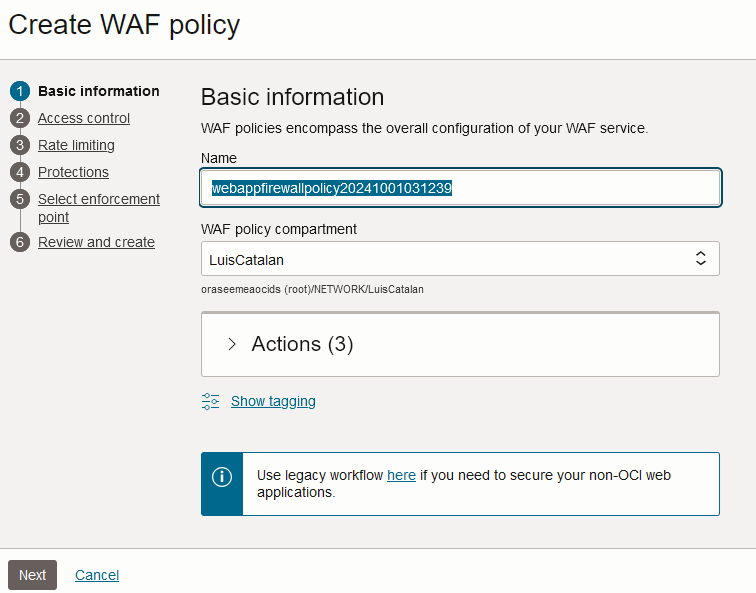

Dans Politiques, cliquez sur Créer une politique WAF et entrez les informations suivantes. Cliquez sur Suivant.

-

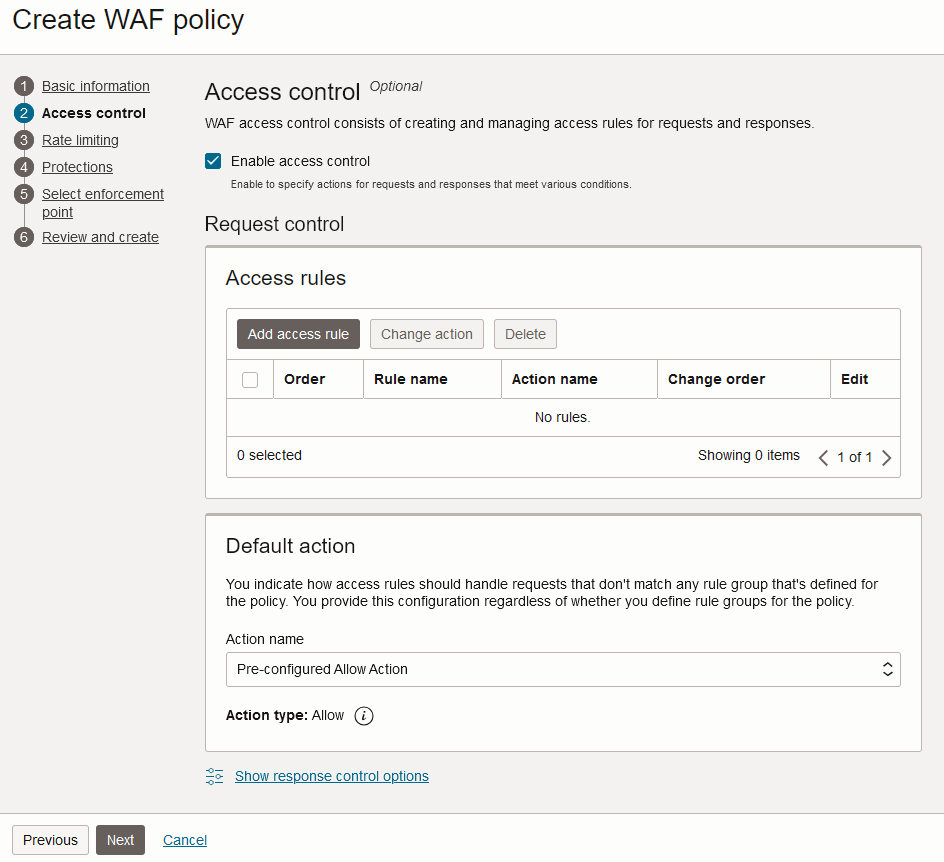

Dans la politique de contrôle d'accès, sélectionnez Activer le contrôle d'accès si un contrôle d'accès est nécessaire. Pour plus d'informations, voir Contrôles d'accès pour les politiques de pare-feu d'application Web.

-

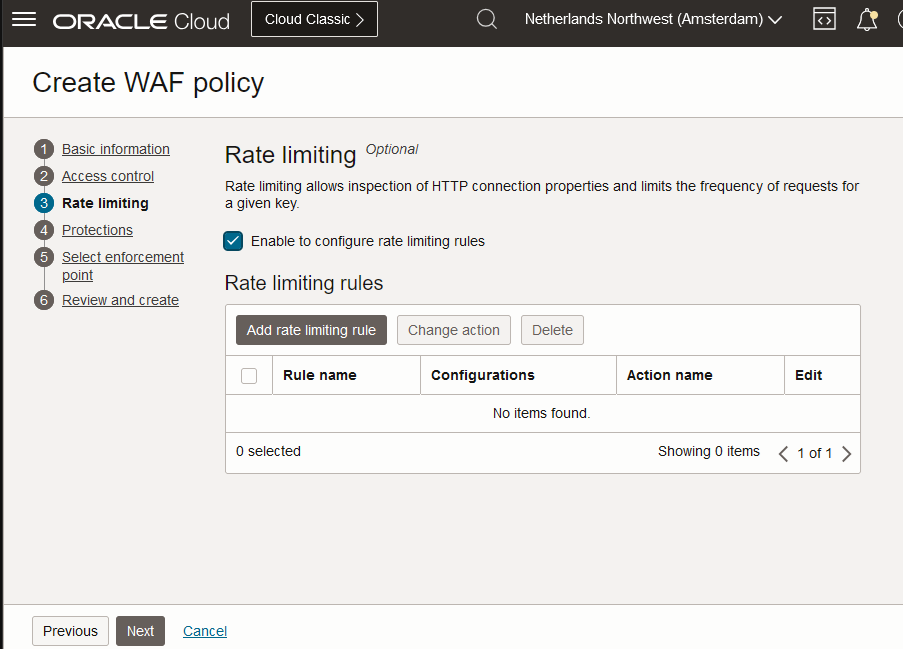

Dans la politique de limitation de débit, sélectionnez Activer la configuration des règles de limitation de débit si celle-ci est nécessaire. Pour plus d'informations, voir Limitation de débit pour un pare-feu d'application Web.

-

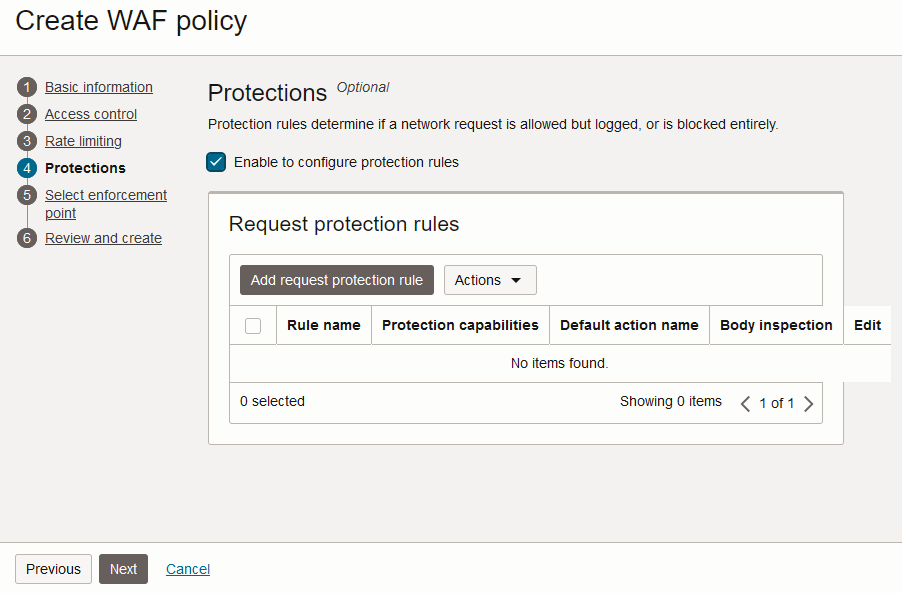

Dans Protections, sélectionnez Activer pour configurer les règles de protection si la configuration de la protection est nécessaire. Pour plus d'informations, voir Protections pour un pare-feu d'application Web.

-

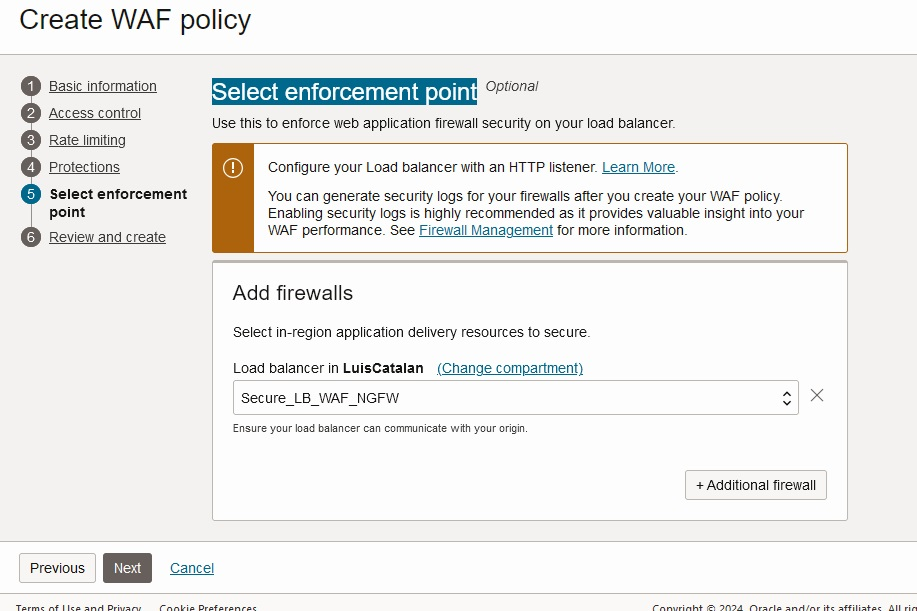

Dans Sélectionner un point d'application, l'objectif de ce menu est d'attacher les politiques WAF nouvellement créées à un équilibreur de charge existant. Si aucun équilibreur de charge n'a été créé ou n'est disponible pour le moment, vous pouvez ignorer cette étape et attacher les politiques lors de la création de l'équilibreur de charge.

Tâche 2 : Signer le certificat du serveur avec Let's Encrypt

Dans ce tutoriel, nous utiliserons un service CA public gratuit appelé Let's Encrypt pour signer notre certificat de serveur. Par conséquent, le certificat de chaîne apparaîtra comme suit :

1.-End-user Certificate - Issued to: *.example.com; Issued By: Let’s Encrypt R3

2.-Intermediate Certificate 1 - Issued to: Let’s Encrypt R3 (RSA 2048, O = Let's Encrypt, CN = R3); Issued By: Signed by ISRG Root X1:ISRG Root X1 (RSA 4096, O = Internet Security Research Group, CN = ISRG Root X1)

3.-Root certificate - Issued by and to: ISRG Root X1 (RSA 4096, O = Internet Security Research Group, CN = ISRG Root X1) , Selfsigned

In PEM format:

-----BEGIN CERTIFICATE-----

MDIxCzAJBgNVBAYTAlVTMRYwFAYDVQQKEw1MZXQncyBFbmNyeXB0MQswCQYDVQQD

EwJSMzAeFw0yNDAxMTUxNjAyMTNaFw0yNDA0MTQxNjAyMTJaMBgxFjAUBgNVBAMM

DSouZnd0ZXN0LnNpdGUwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQC1

3NkuEB3r0m/cIWjYBvXEg8QAcib3QjkGO2YwDRu9IwjyxTYTqiWp0F8ZYh2hM1zP

...xxxx

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

oIEdyb3VwMRUwEwYDVQQDEwxJU1JHIFJvb3QgWDEwHhcNMjAwOTA0MDAwMDAw

WhcNMjUwOTE1MTYwMDAwWjAyMQswCQYDVQQGEwJVUzEWMBQGA1UEChMNTGV0J3Mg

RW5jcnlwdDELMAkGA1UEAxMCUjMwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEK

AoIBAQC7AhUozPaglNMPEuyNVZLD+ILxmaZ6QoinXSaqtSu5xUyxr45r+XXIo9cP

R5QUVTVXjJ6oojkZ9YI8QqlObvU7wy7bjcCwXPNZOOftz2nwWgsbvsCUJCWH+jdx

sxPnHKzhm+/b5Dt....XXXX

-----BEGIN CERTIFICATE-----

oOFTJOwT2e4ZvxCzSow/iaNhUd6shweU9GNx7C7ib1uYgeGJXDR5

bHbvO5BieebbpJovJsXQEOEO3tkQjhb7t/eo98flAgeYjzYIlefiN5YNNnWe+w5y

sR2bvAP5SQXYgd0FtCrWQemsAXaVCg/Y39W9Eh81LygXbNKYwagJZHduRze6zqxZ

Xmidf3LWicUGQSk+WT7dJvUsWqNMQB9GoZm1pzpRboY7nn1ypxIFeFntPlF4

FQsDj43QLwWyPntKHEtzBRL8xurgUBN8Q5N0s8p0544fAQjQMNRbcTa0B7rBMDBc

SLeCO5imfWCKoqMpgsy6vYMEG6KDA0Gh1gXxG8K28Kh8hjtGqEgqiNx2mna/H2ql

PRmP6zjzZN7IKw0KKP/32+IVQtQi0Cdd4Xn+GOd....xxx

-----END CERTIFICATE-----

Donc, avant d'utiliser Let's Encrypt, nous devons installer certains logiciels qui nous aideront à créer notre certificat Let's Encrypt ou à signer un CSR à signer. Pour plus d'informations, voir Chiffrons.

Pour la signature, nous allons utiliser certbot de Let's Encrypt. Pour plus d'informations sur les instructions de configuration, voir Instructions de configuration. Pour l'installer sur Oracle Linux, voir Chiffrer - Certificats gratuits sur Oracle Linux (CertBot).

Une fois que vous avez installé certbot, vous pouvez facilement créer un certificat x.509 signé en exécutant la commande suivante.

sudo certbot certonly --manual --preferred-challenges=dns --email YOUR EMAIL ADDRESS --server https://acme-v02.api.letsencrypt.org/directory --agree-tos -d *.example.com --key-type rsa

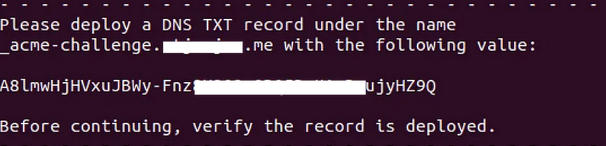

Comme nous utilisons un domaine générique (_.example.com), certbot nécessite un défi de vérification pour confirmer la propriété de _.example.com. Nous choisissons l'identification DNS à l'aide de l'option -preferred-challenges=dns. Lors de l'exécution de l'agent de certification, nous recevrons un message concernant l'identification DNS, comme illustré dans l'image suivante.

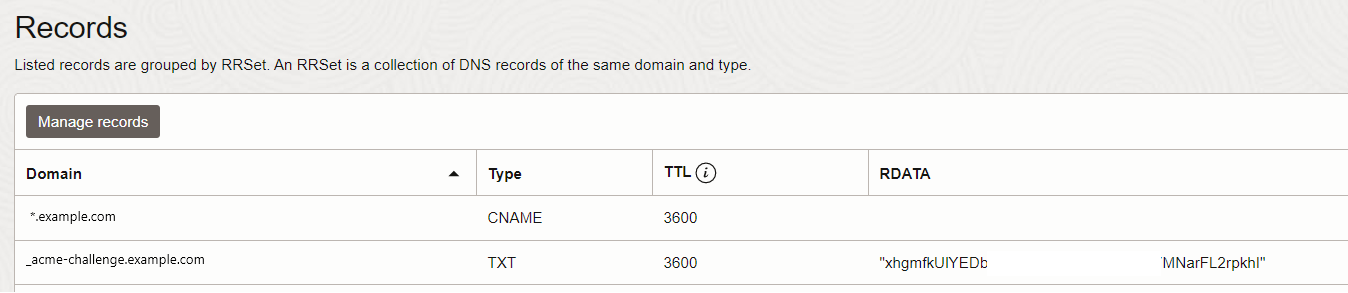

Comme nous utilisons un service DNS OCI, il suffit de créer un enregistrement txt dans la zone example.com.

Maintenant, certbot devrait terminer le processus, vous permettant d'obtenir le certificat de l'utilisateur final, avec la chaîne AC complète, et sa clé privée correspondante. Nous utiliserons ce certificat d'utilisateur final (avec sa chaîne complète) pour le module d'écoute https de l'équilibreur de charge plus loin dans ce tutoriel.

Tâche 3 : Configurer l'équilibreur de charge OCI

Après avoir configuré le service WAF local pour OCI, notre prochain objectif est de déployer l'équilibreur de charge OCI de la couche 4 à 7, également appelé équilibreur de charge flexible OCI, pour servir de service public avec un service WAF local attaché à celui-ci.

-

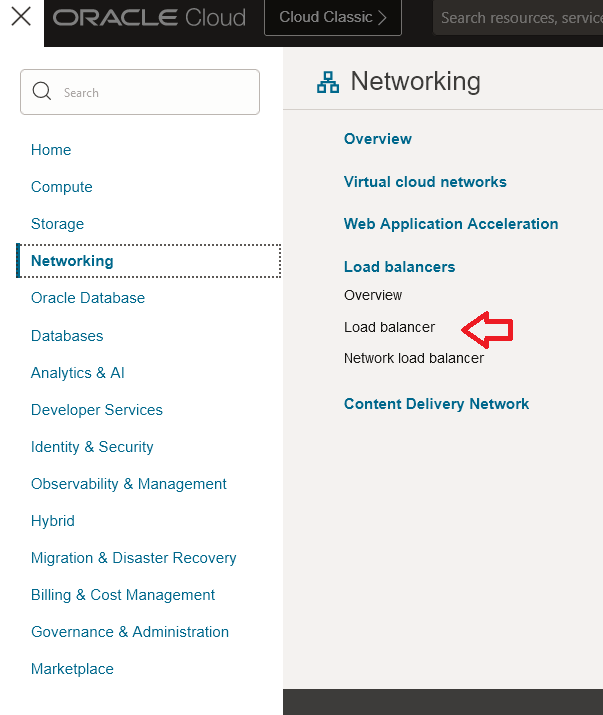

Ouvrez la console OCI, cliquez sur Réseau et sur Équilibreur de charge.

-

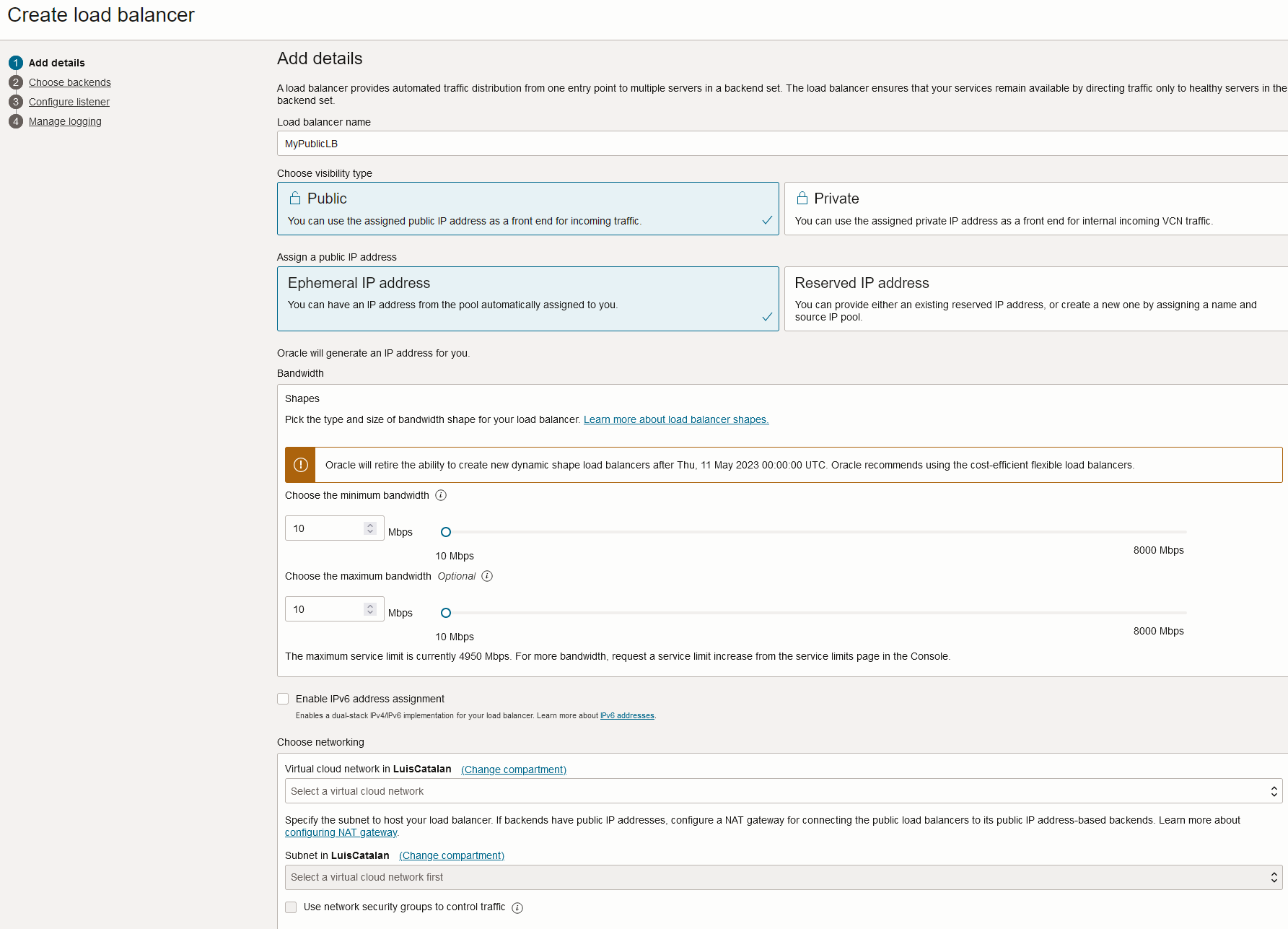

Cliquez sur Créer un équilibreur de charge, entrez les informations suivantes et cliquez sur Suivant.

-

Nom de l'équilibreur de charge : Entrez le nom de l'équilibreur de charge.

-

Sélectionner un type de visibilité : Sélectionnez l'équilibreur de charge Public.

-

Bande passante : Sélectionnez la forme de l'équilibreur de charge et d'autres détails de configuration.

-

Sélectionner un réseau : Sélectionnez un VCN avec au moins deux sous-réseaux publics, l'un pour l'équilibreur de charge OCI et l'autre pour le pare-feu de réseau OCI.

-

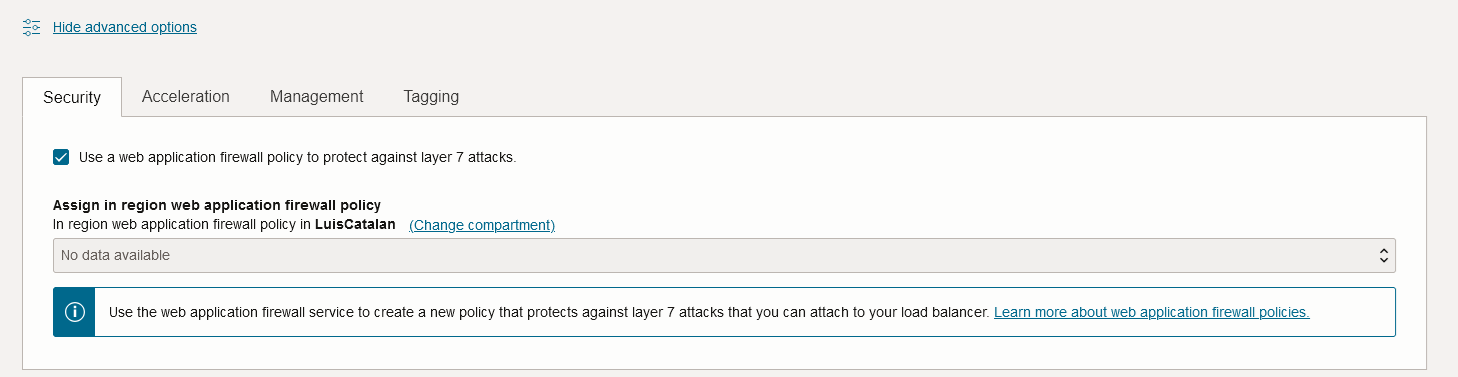

Afficher les options avancées : Cochez Utiliser une politique de pare-feu d'application Web pour la protection contre les attaques de couche 7 et sélectionnez le service WAF local créé précédemment.

-

-

Ignorez la section Sélectionner des serveurs dorsaux, car nous ajouterons des serveurs dorsaux plus tard une fois l'équilibreur de charge créé, puis cliquez sur Suivant.

-

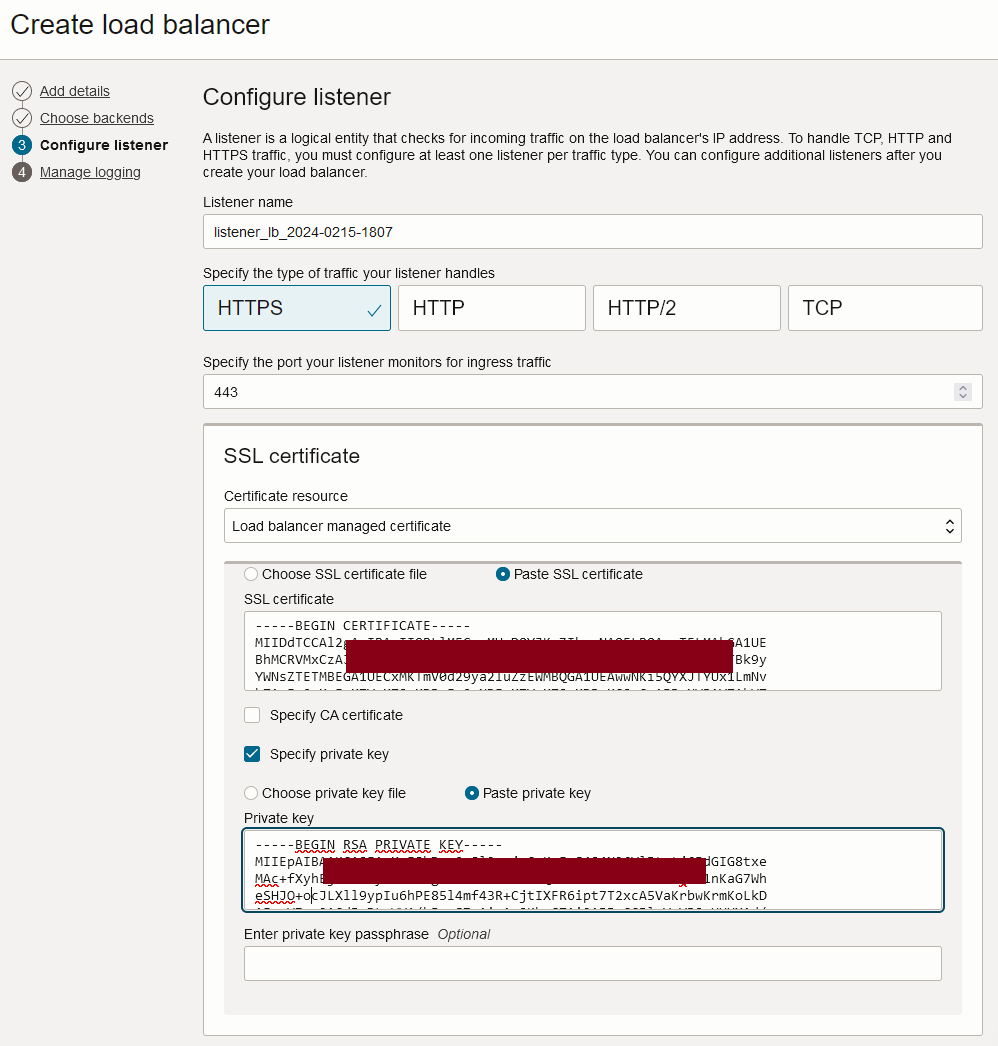

Dans Configurer le module d'écoute, entrez les informations suivantes et cliquez sur Suivant.

Nous configurerons les modules d'écoute d'équilibreur de charge des demandes entrantes, essentiellement le point d'entrée principal pour l'équilibreur de charge où nous recevons toutes les connexions du monde extérieur. Nous aurons besoin de configurer HTTPS pour HTTP sécurisé sur le port par défaut

443, ce qui nécessite inévitablement l'utilisation de certificats X.509 (certificats SSL). En utilisant HTTPS, nous veillerons à ce que toutes les connexions soient chiffrées en toute sécurité.Dans un scénario type où l'équilibreur de charge public sert de point d'entrée principal pour les utilisateurs finaux sur Internet, il est impératif de charger des certificats SSL signés par une autorité de certification publique réputée, telle que Digicert, Global Sign, Let's Encrypt, etc. En outre, ces certificats exposés à Internet doivent être renouvelés vers leurs dates d'expiration afin de s'assurer que les clients ne rencontrent pas de messages inutiles tels que Votre connexion n'est pas privée!! ERR_CERT_DATE_INVALID.

Cela dit, vous devrez télécharger les détails publics et privés du certificat Let's Encrypt que vous avez créé. Assurez-vous que les deux composants sont correctement chargés pour faciliter les connexions sécurisées. Assurez-vous de charger le certificat fullchain (qui inclut les autorités de certification intermédiaires ou racines) dans la partie publique.

-

L'option Gérer la journalisation est une configuration facultative qui n'est pas incluse dans ce tutoriel. Cliquez sur Soumettre.

-

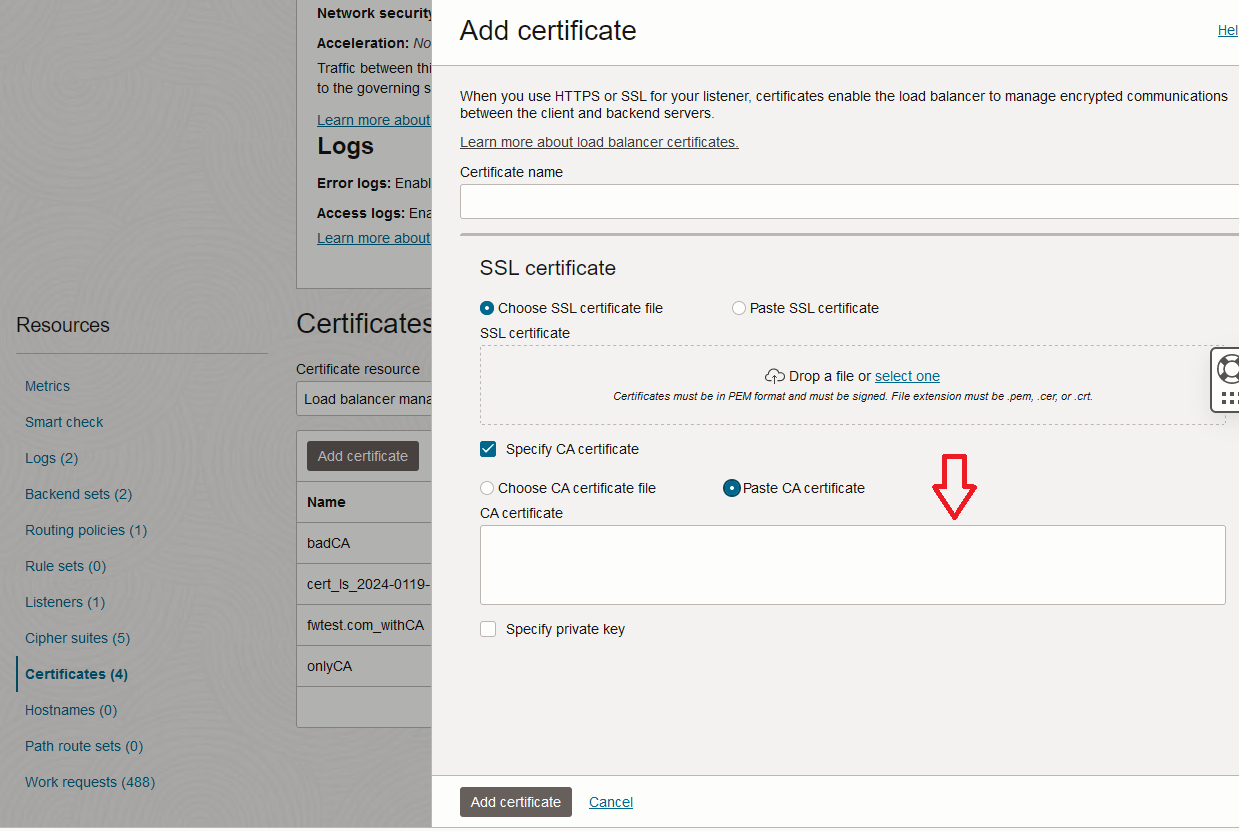

Après un certain temps, votre équilibreur de charge sera créé. Maintenant, nous devons configurer les serveurs dorsaux. Comme SSL sera utilisé pour les serveurs dorsaux, nous devons d'abord créer au moins un certificat dans la section de certificat de l'équilibreur de charge qui sera utilisée pour configurer la connexion SSL vers les serveurs dorsaux. Comme décrit ci-dessus, cet ensemble de certificats peut être créé manuellement à l'aide d'outils de tierce partie ou vous pouvez utiliser le service de gestion des certificats OCI. Pour ce tutoriel, nous allons utiliser l'outil XCA.

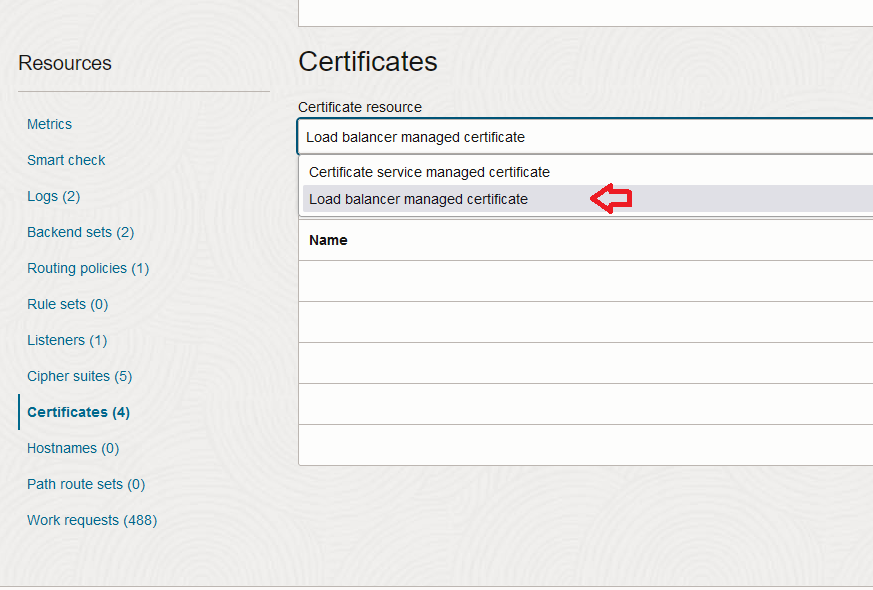

Allez à Réseau, Équilibreurs de charge, Équilibreur de charge, Détails de l'équilibreur de charge et Certificats.

-

Dans la section Certificat, sélectionnez Ressource de certificat comme Équilibreur de charge gérer le certificat et cliquez sur Ajouter un certificat.

Ajoutez le certificat AC racine ou intermédiaire public que vous avez utilisé pour signer les certificats SSL du serveur dorsal. Pour rappel, nous avons utilisé des certificats auto-signés avec un nom et un SAN communs, et sans date d'expiration. Vous n'avez pas besoin d'installer de certificats de serveur ici, car l'équilibreur de charge n'utilisera que l'autorité de certification racine pour la validation des certificats de serveur dorsal.

-

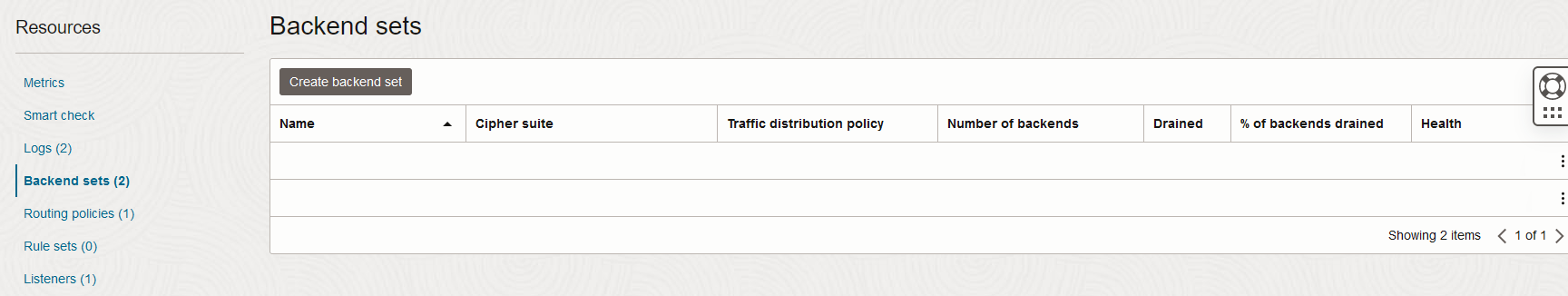

Pour créer les serveurs dorsaux, sélectionnez Jeux dorsaux et cliquez sur Créer un jeu dorsal.

-

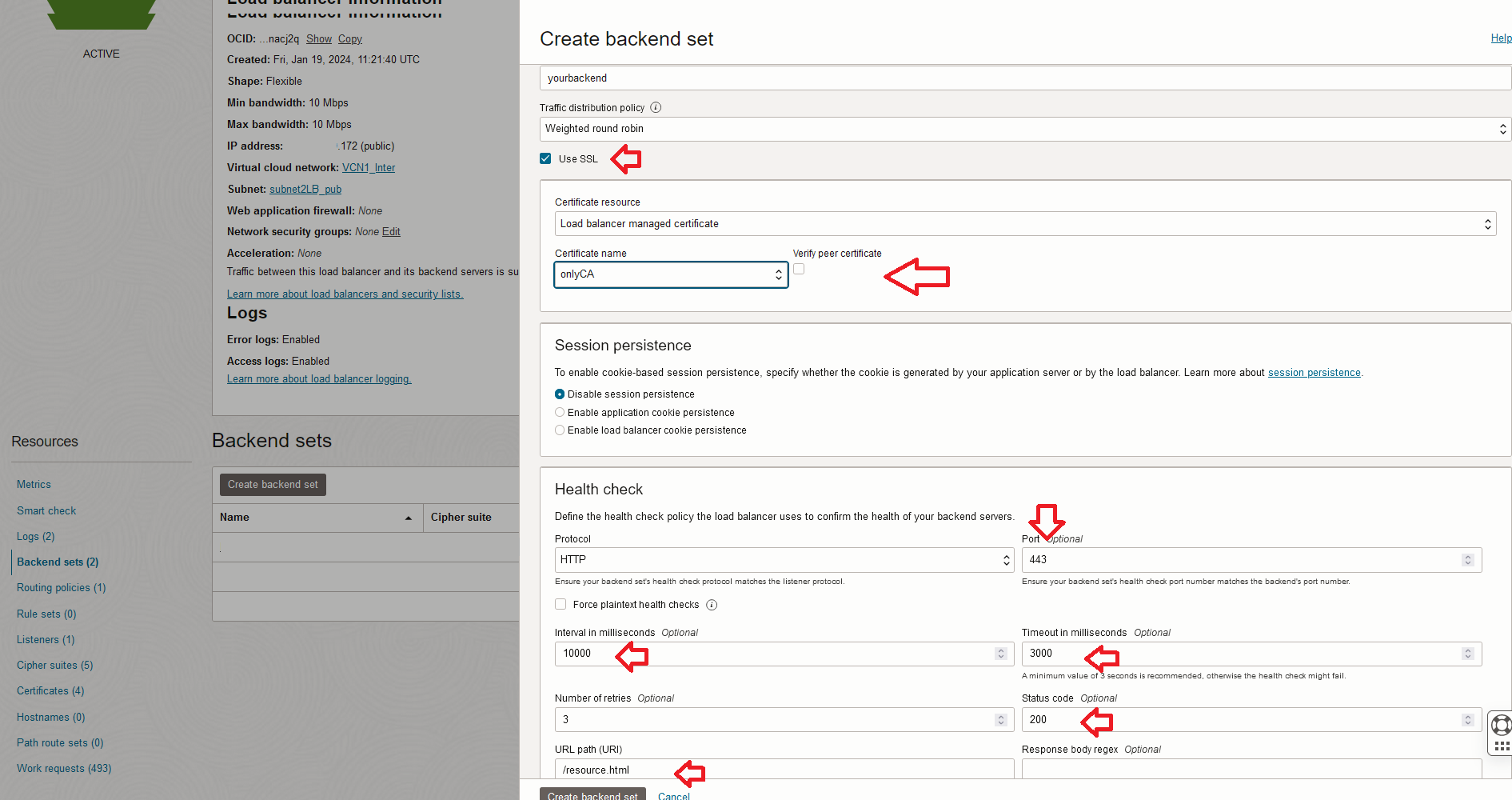

Dans Créer un jeu dorsal, entrez les informations suivantes.

- Nom du jeu dorsal : Entrez le nom du jeu dorsal.

- Sélectionnez SSL.

- Sélectionnez Équilibreur de charge gérer le certificat.

- Ajoutez le certificat que vous avez créé à l'étape 7. Pour vous assurer que l'équilibreur de charge vérifie la signature de certificat SSL reçu, cliquez sur Vérifier le certificat pair.

- Vérifications d'état :

- Protocole : Sélectionnez

HTTP. - Port : Sélectionnez le port

443. - Intervalles et temporisation : Conserver l'intervalle et la temporisation par défaut (10000 et 3000 ms).

- Pour la réponse de la vérification de l'état, sélectionnez 200.

- Chemin de l'URL (URI) : Ajoutez toute ressource à partir de l'URL qui existe sur le serveur Web. Par exemple :

index.html,mainpage.html, etc.

- Protocole : Sélectionnez

Tâche 4 : Configurer le pare-feu de réseau OCI

Une fois l'équilibreur de charge OCI configuré, notre objectif est de configurer un pare-feu de réseau OCI pour protéger le trafic Nord-Sud. Le pare-feu sera positionné entre l'équilibreur de charge nouvellement configuré et la passerelle Internet. Pour poursuivre la configuration du pare-feu de réseau OCI, voir Utiliser le pare-feu de réseau OCI pour le mandataire de transmission SSL et l'inspection entrante à l'aide de la règle de déchiffrement et effectuer les opérations suivantes.

-

Déployer la politique de pare-feu de réseau OCI pour le mode d'inspection entrante SSL. Pour plus d'informations, voir Utilisation du pare-feu de réseau OCI pour le déchiffrement SSL.

-

Lors de la création de la clé secrète mappée pour le profil de déchiffrement, utilisez le certificat auto-signé identique (contenant à la fois des clés publiques et privées) qui a été précédemment chargé dans le module d'écoute de l'équilibreur de charge OCI. Nous vous recommandons de suivre ce tutoriel pour la création de fichiers JSON. Voir Créer des modèles JSON entièrement compatibles à partir de certificats PEM personnalisés pour le pare-feu de réseau OCI.

-

Déployez le pare-feu de réseau OCI dans le sous-réseau de publication GNFW (192.168.5.0/24) lors de l'attachement de la politique de pare-feu de réseau OCI créée précédemment. Cette action affectera une adresse IP privée du sous-réseau mentionné au pare-feu de réseau OCI, qui sera nécessaire pour acheminer la configuration plus tard.

Tâche 5 : Configurer le routage OCI

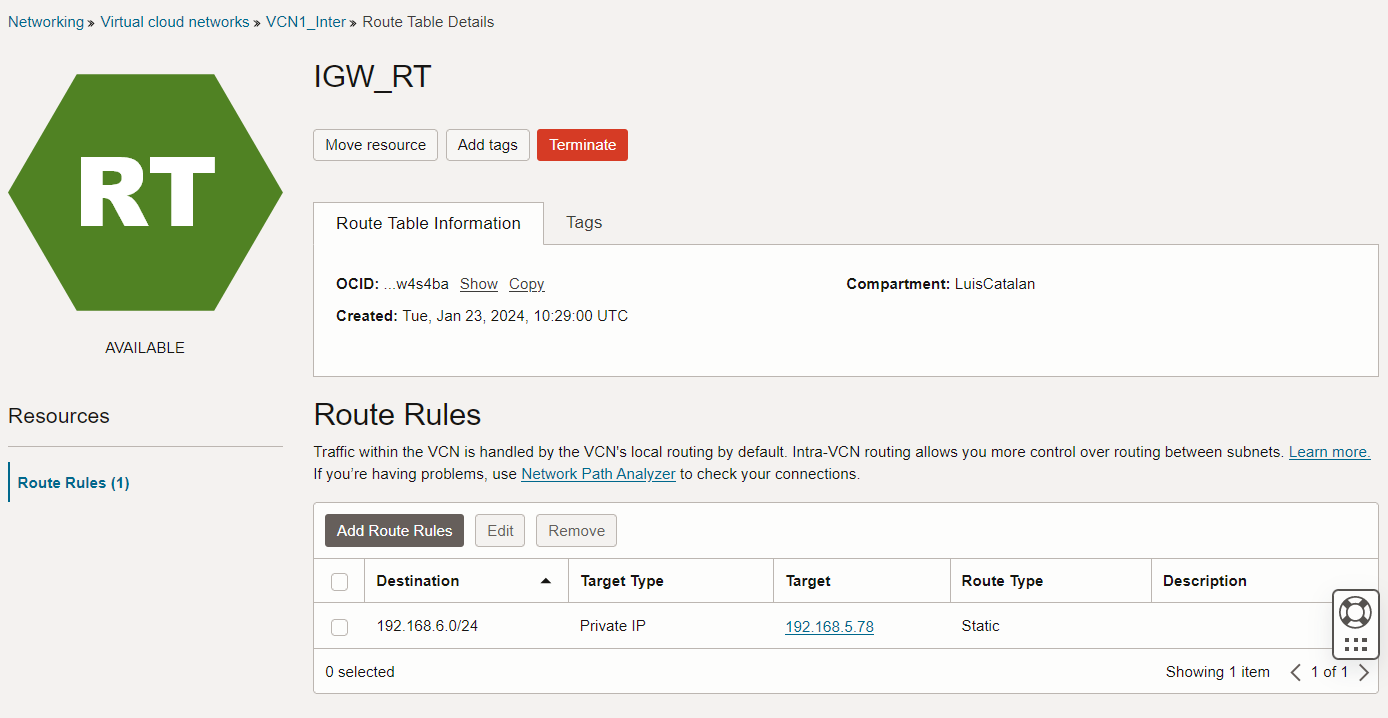

Le pare-feu de réseau OCI a été déployé. Nous devons nous assurer que le trafic Nord-Sud le traverse dans les deux sens. La première chose à faire est de créer une table de routage dédiée pour la passerelle Internet associée au VCN où se trouve le pare-feu de réseau OCI.

-

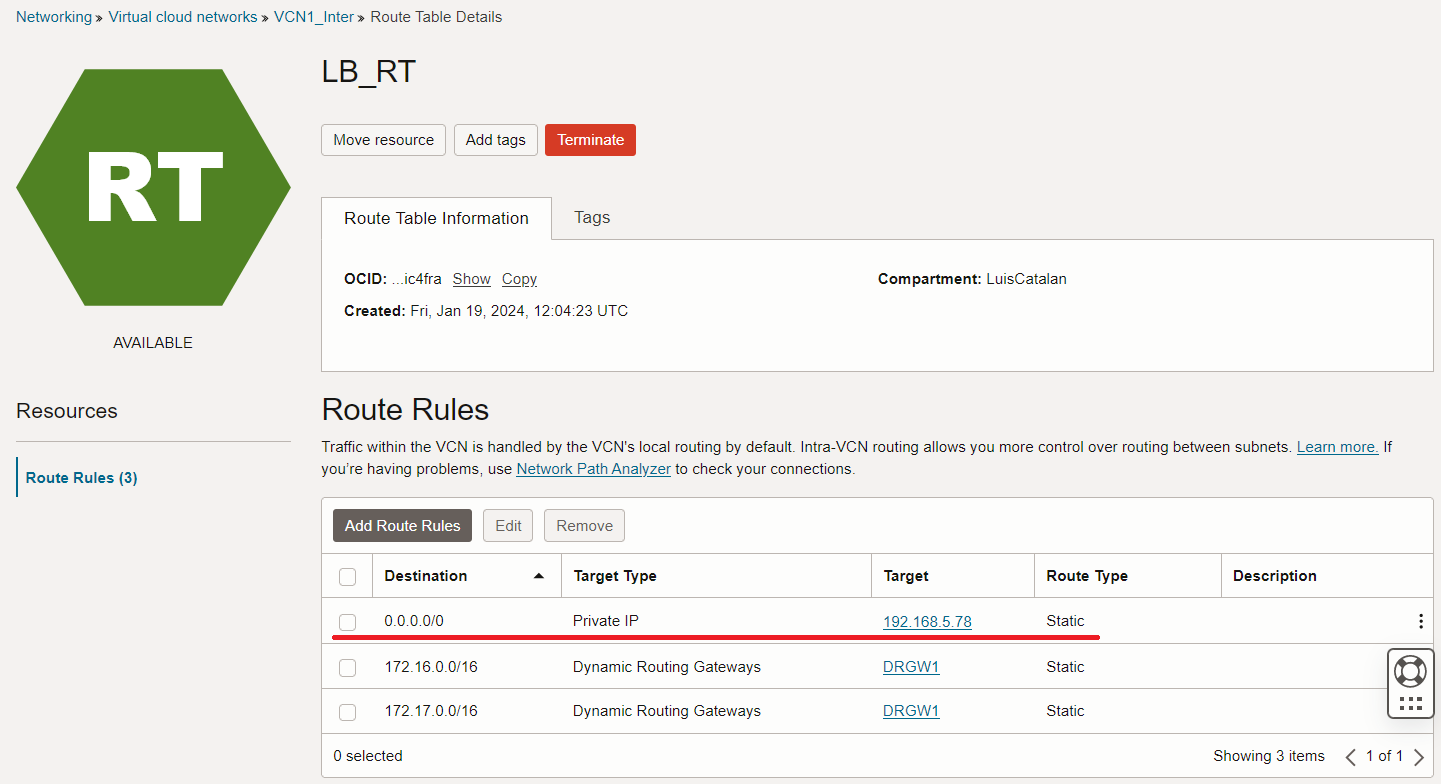

Créez la table de routage dans le VCN et ajoutez une entrée de Type de cible en tant que

private IP, Destination en tant que bloc CIDR, introduisant le bloc CIDR du sous-réseau de l'équilibreur de charge, pour ce tutoriel192.168.6.0/24et Cible en tant qu'adresse IP privée affectée au pare-feu de réseau OCI déployé dans la tâche 6.

-

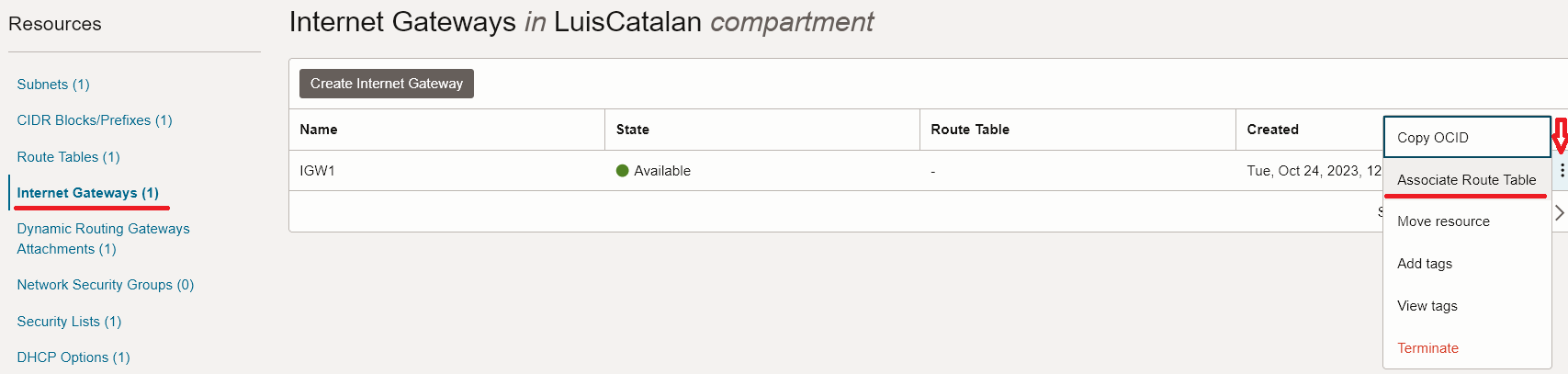

Associez la table de routage à la passerelle Internet, cliquez sur trois points et Associer une table de routage, puis sélectionnez la table de routage.

-

Une fois cette table de routage associée à la passerelle Internet, tout le trafic dirigé vers l'équilibreur de charge public

192.168.6.0/24sera initialement redirigé vers l'adresse IP privée192.168.5.78, où réside le pare-feu de réseau OCI.À partir de l'adresse IP privée

192.168.5.78du pare-feu de réseau OCI, après l'inspection des paquets à partir du pare-feu de réseau OCI, le paquet continuera son parcours vers l'équilibreur de charge OCI. De là, ils sont dirigés vers leur destination finale parmi les serveurs dorsaux sélectionnés, déterminés par la configuration d'acheminement de l'équilibreur de charge.Maintenant, il est essentiel de s'assurer que les paquets retournant aux utilisateurs d'Internet suivent le même chemin dans l'ordre inverse, en traversant le pare-feu de réseau OCI pour l'inspection des réponses. Nous devons créer une table de routage pour le sous-réseau public de l'équilibreur de charge afin d'acheminer les réponses des serveurs dorsaux au moyen de l'adresse IP privée

192.168.5.78du pare-feu de réseau OCI, comme illustré dans l'image suivante.

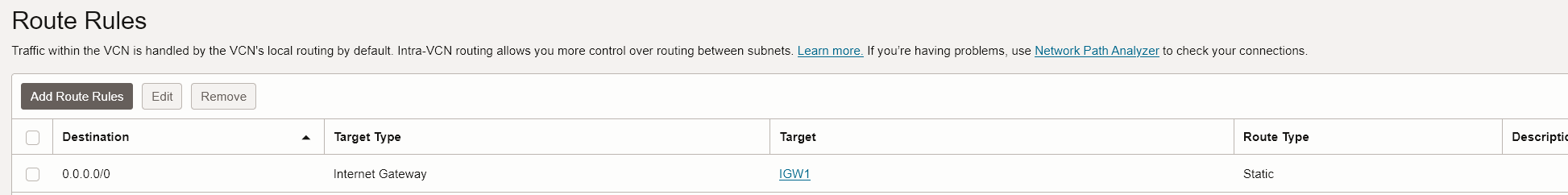

À partir du sous-réseau du pare-feu de réseau OCI, nous devons nous assurer que les réponses sont acheminées vers la passerelle Internet, en ajoutant une route 0.0.0.0/0 à la passerelle Internet.

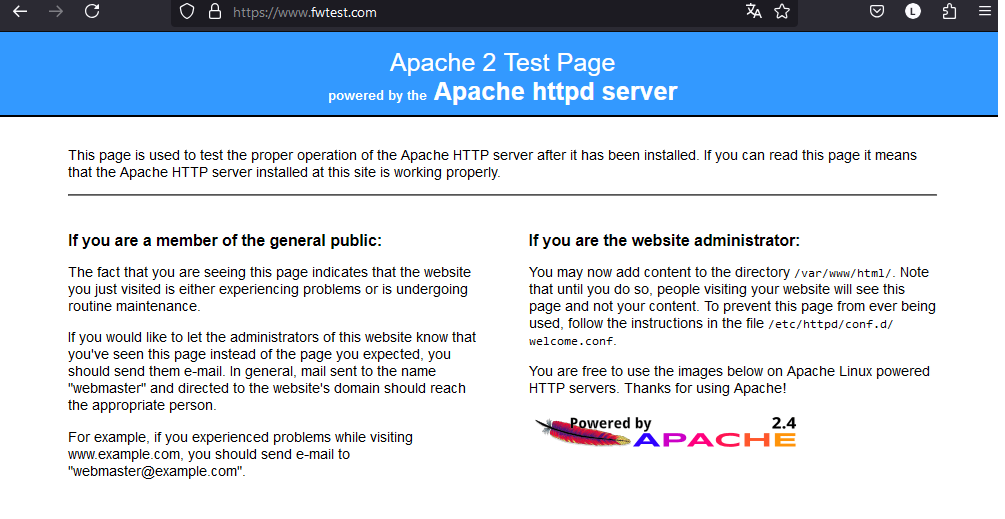

Après avoir atteint la passerelle Internet, les ensembles sont réacheminés vers leur source. À titre de test, accédez à https://www.test.com.

Liens connexes

Confirmation

- Auteurs - Luis Catalán Hernández (spécialiste du réseau en nuage OCI et multinuage), Sachin Sharma (spécialiste du réseau en nuage OCI)

Autres ressources d'apprentissage

Explorez d'autres laboratoires sur la page docs.oracle.com/learn ou accédez à plus de contenu d'apprentissage gratuit sur le canal YouTube d'Oracle Learning. De plus, visitez education.oracle.com/learning-explorer pour devenir un explorateur Oracle Learning.

Pour obtenir de la documentation sur le produit, visitez Oracle Help Center.

Secure Your Applications using OCI Network Firewall and OCI WAF Regional with Let's Encrypt Certificates

G17245-01

October 2024