Connecter Oracle Data Safe à Exadata et aux bases de données autonomes

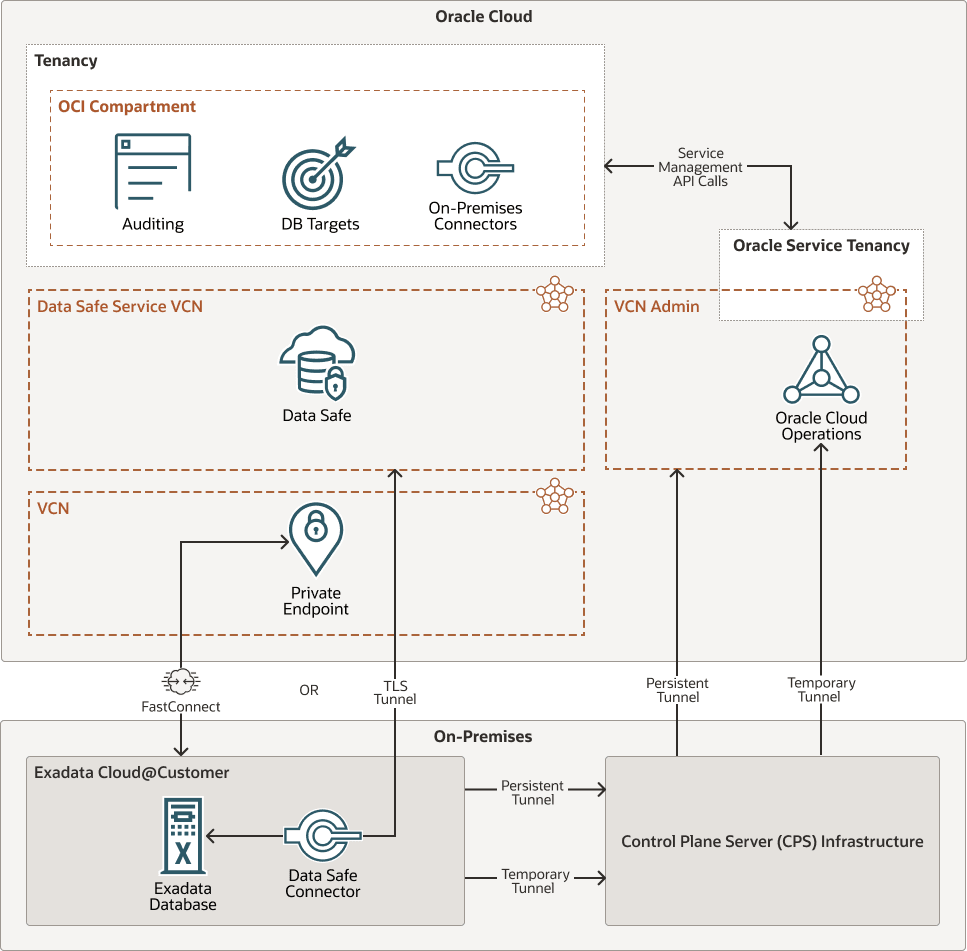

Cette architecture de référence met en évidence les différents moyens de connecter des bases de données Exadata et autonomes à Oracle Data Safe. Il décrit également les mesures de sécurité nécessaires pour assurer un déploiement sécurisé d'une connexion à une base de données cible spécifique.

Oracle Data Safe est un service en nuage régional entièrement intégré axé sur la sécurité des données. Il offre un ensemble complet et intégré de fonctions d'Oracle Cloud Infrastructure (OCI) permettant de protéger les données sensibles et réglementaires dans les bases de données Oracle.

Oracle Data Safe offre des services de sécurité essentiels pour Oracle Autonomous Database et les bases de données exécutées dans OCI. Le service de sécurité des données prend également en charge les bases de données sur place, Oracle Exadata Cloud@Customer et les déploiements multinuages. Tous les clients d'Oracle Database peuvent réduire le risque de violation de données et simplifier la conformité en utilisant Data Safe pour évaluer la configuration et les risques des utilisateurs, surveiller et vérifier l'activité des utilisateurs, détecter, classer et masquer les données sensibles.

Les lois de conformité, telles que le Règlement général sur la protection des données (RGPD) de l'Union européenne (UE) et la California Consumer Privacy Act (CCPA), exigent des entreprises qu'elles protègent la confidentialité de leurs clients. L'exécution d'une variété de bases de données hébergées dans un environnement sûr et efficace nécessite un moyen de gérer la sécurité de ces données. Oracle Data Safe vous permet de comprendre la sensibilité des données, d'évaluer les risques pour les données, de masquer les données sensibles, de mettre en oeuvre des contrôles de sécurité et de les surveiller, d'évaluer la sécurité des utilisateurs, de surveiller les activités des utilisateurs et de répondre aux exigences de sécurité des données.

- Paramètres de sécurité

- Contrôles de sécurité en cours d'utilisation

- Rôles et privilèges des utilisateurs

- Configuration du centre pour sécurité sur Internet (CIS) - disponible pour Oracle Database 12.2 et versions ultérieures.

- Directives de mise en œuvre technique de sécurité (STIG) - disponibles pour Oracle Database 21c et versions ultérieures.

- Règlement général sur la protection des données de l'Union européenne (RGPD)

- PCI-DSS - Norme de sécurité des données de l'industrie des cartes de paiement, et

- HIPPA (Health Insurance Portability and Accountability Act)

Le masquage de données, également connu sous le nom de masquage de données statique, est le processus de remplacement définitif des données sensibles par des données fictives d'apparence réaliste.

Le service de sécurité des données peut détecter et classer les données sensibles en fonction d'une bibliothèque de plus de 150 types de données sensibles prédéfinis. Cela peut également être étendu avec des types de données personnalisés.

Architecture

- Service Exadata Database ou Exadata Cloud@Customer / Région régionale Cloud@Customer / Région dédiée

- Bases de données autonomes

Cette architecture de référence traite uniquement des bases de données ayant des adresses IP privées. La configuration d'une base de données avec une adresse IP publique n'est pas conseillée du point de vue de la sécurité.

- Cadre structuré pour Oracle Cloud Infrastructure

- Déployer une zone d'atterrissage sécurisée qui respecte la norme CIS Foundations Benchmark pour Oracle Cloud

- Zones de renvoi OCI conformes à CIS (référentiel GitHub)

Note :

Reportez-vous à la rubrique Explorer plus ci-dessous pour accéder à ces ressources.Service Exadata Database ou Exadata Cloud@Customer

Oracle Exadata Database Service fournit Oracle Exadata Database Machine en tant que service dans un centre de données Oracle Cloud Infrastructure (OCI).

Exadata Cloud@Customer, un service géré, fournit un service Exadata Database hébergé dans le centre de données sur place.

Service Exadata Database

Le service Exadata Database n'a pas besoin de se connecter au réseau sur place, car il est déployé sur OCI et peut donc utiliser directement le point d'extrémité privé. Après avoir configuré la connectivité nécessaire, les bases de données peuvent être configurées en tant que cibles dans le service de sécurité des données à l'aide de l'assistant.

Exadata Cloud@Customer

- Connecteur sur place

- Point d'extrémité privé

Dans le diagramme suivant, les connexions sont affichées entre Oracle Cloud et le centre de données sur place. Le diagramme présente les options parmi lesquelles choisir. S'il existe une connexion RPV site à site ou OCI FastConnect, vous pouvez utiliser un point d'extrémité privé pour vous connecter aux bases de données Exadata Cloud@Customer du service de sécurité des données cible. S'il n'y a pas de RPV ou OCI FastConnect, vous pouvez déployer un connecteur sur place pour vous connecter aux bases de données Exadata Cloud@Customer du service de sécurité des données cible. Ce connecteur sur place se connectera ensuite au service de sécurité des données au moyen d'un tunnel TLS.

Description de l'illustration data-safe-exa-adb.png

Comme illustré dans le diagramme, un tunnel d'automatisation sortant, persistant et sécurisé connecte l'infrastructure CPS du centre de données sur place au réseau VCN d'administration géré par Oracle dans la région OCI pour transmettre des commandes d'automatisation en nuage aux grappes de machines virtuelles. Il s'agit d'un tunnel sortant pour l'infrastructure CPS et ne peut pas être utilisé pour les connexions au service de sécurité des données. Pour plus d'informations, voir le lien ci-dessous dans 'Architecture Exadata Cloud@Customer'.

- Architecture Exadata Cloud@Customer

- Architecture du service de base de données Exadata

- Configurer la base de données Cloud@Customer à l'aide d'un point d'extrémité privé

- Configurer la base de données Cloud@Customer à l'aide de l'assistant

- Simplifiez la sécurité de vos bases de données Oracle sur place avec Oracle Data Safe

- Contrôles de sécurité du service de base de données Exadata

Note :

Reportez-vous à la rubrique Explorer plus ci-dessous pour accéder à ces ressources.Bases de données autonomes

Une base de données autonome sur une infrastructure partagée est disponible avec le service de sécurité des données. Les bases de données autonomes peuvent être enregistrées au moyen de l'assistant ou en un seul clic depuis la page des détails de la base de données autonome. Les étapes de connexion de la base de données autonome pour la région dédiée Cloud@Customer sont décrites dans cette partie de la documentation sur le service de sécurité des données.

Composants d'architecture

- Location

Oracle Autonomous Transaction Processing est un service de base de données entièrement géré, sécurisé et autoréparable qui est optimisé pour les charges de travail de traitement des transactions. Il n'est pas nécessaire de configurer ou de gérer du matériel ni d'installer des logiciels. Oracle Cloud Infrastructure gère la création de la base de données, ainsi que la sauvegarde, l'application de correctifs, la mise à niveau et le réglage de la base de données.

- Région

Une région Oracle Cloud Infrastructure est une zone géographique localisée qui contient un ou plusieurs centres de données, appelés domaines de disponibilité. Les régions sont indépendantes les unes des autres, et de grandes distances peuvent les séparer (à travers les pays ou même les continents).

- Compartiment

Les compartiments sont des partitions logiques inter-régions dans une location Oracle Cloud Infrastructure. Utilisez des compartiments pour organiser vos ressources dans Oracle Cloud, contrôler l'accès aux ressources et définir des quotas d'utilisation. Pour contrôler l'accès aux ressources d'un compartiment donné, vous devez définir des politiques qui spécifient qui peut accéder aux ressources et les actions qui peuvent être exécutées.

- Domaines de disponibilité

Les domaines de disponibilité sont des centres de données indépendants et autonomes dans une région. Les ressources physiques de chaque domaine de disponibilité sont isolées des ressources des autres domaines de disponibilité, ce qui garantit la tolérance aux pannes. Les domaines de disponibilité ne partagent pas les éléments d'infrastructure (alimentation ou refroidissement, par exemple) ni le réseau de domaines de disponibilité interne. Il est donc improbable qu'une défaillance d'un domaine de disponibilité ait une incidence sur les autres domaines de disponibilité de la région.

- Domaines d'erreur

Un domaine d'erreur est un regroupement de matériel et d'infrastructure au sein d'un domaine de disponibilité. Chaque domaine de disponibilité comporte trois domaines d'erreur dotés d'une alimentation électrique et d'un matériel indépendants. Lorsque vous répartissez des ressources sur plusieurs domaines d'erreur, vos applications peuvent tolérer la défaillance physique de serveur, la maintenance du système et les pannes de courant dans un domaine d'erreur.

- Réseau en nuage virtuel (VCN) et sous-réseaux

Un réseau VCN est un réseau défini par logiciel personnalisable que vous configurez dans une région Oracle Cloud Infrastructure. Comme les réseaux de centre de données traditionnels, les réseaux en nuage virtuels vous offrent un contrôle complet sur votre environnement de réseau. Un VCN peut disposer de plusieurs blocs CIDR sans chevauchement que vous pouvez modifier après avoir créé le VCN. Vous pouvez segmenter un VCN en sous-réseaux, dont la portée peut concerner une région ou un domaine de disponibilité. Un sous-réseau est constitué d'un intervalle contigu d'adresses qui ne chevauchent pas les autres sous-réseaux dans le réseau en nuage virtuel. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

- Équilibreur de charge

Le service Oracle Cloud Infrastructure Load Balancing assure une répartition automatisée du trafic d'un point d'entrée unique vers plusieurs serveurs en dorsal. L'équilibreur de charge donne accès à différentes applications.

- Liste de sécurité

Pour chaque sous-réseau, vous pouvez créer des règles de sécurité qui spécifient la source, la destination et le type de trafic qui doivent être autorisés à entrer et à sortir du sous-réseau.

- Passerelle NAT

La passerelle NAT permet aux ressources privées d'un VCN d'accéder aux hôtes sur Internet, sans les exposer aux connexions Internet entrantes.

- Passerelle de service

La passerelle de service fournit un accès à partir d'un VCN à d'autres services, tels qu'Oracle Cloud Infrastructure Object Storage. Le trafic entre le réseau VCN et le service Oracle circule sur la matrice réseau Oracle et ne passe jamais par Internet.

- Protection d'infrastructure en nuage

Vous pouvez utiliser Oracle Cloud Guard pour surveiller et maintenir la sécurité de vos ressources dans Oracle Cloud Infrastructure. Le service de protection d'infrastructure en nuage utilise des recettes de détecteur que vous pouvez définir pour examiner vos ressources afin de détecter les failles de sécurité et pour surveiller les opérateurs et les utilisateurs à la recherche d'activités risquées. Lorsqu'une mauvaise configuration ou une activité non sécurisée est détectée, le service de protection d'infrastructure en nuage recommande des actions correctives et aide à effectuer ces actions, en fonction des recettes de répondant que vous pouvez configurer.

- Zone de sécurité

Les zones de sécurité appliquent dès le départ les meilleures pratiques de sécurité d'Oracle en appliquant des politiques telles que le chiffrement des données et la prévention de l'accès public aux réseaux pour un compartiment entier. Une zone de sécurité est associée à un compartiment du même nom et inclut des politiques de zone de sécurité ou une "recette" qui s'applique au compartiment et à ses sous-compartiments. Vous ne pouvez pas ajouter ou déplacer un compartiment standard vers un compartiment de zone de sécurité.

- Stockage d'objets

Le service de stockage d'objets offre un accès rapide à de grandes quantités de données structurées et non structurées de tous types, notamment des sauvegardes de base de données, des données analytiques et du contenu, notamment des images et des vidéos. Vous pouvez stocker des données en toute sécurité, puis les extraire directement à partir d'Internet ou de la plate-forme en nuage. Vous pouvez adapter le stockage de manière transparente sans subir de dégradation des performances ou de la fiabilité des services. Utilisez le stockage standard pour le stockage "à chaud" auquel vous devez accéder rapidement, immédiatement et fréquemment. Utilisez le stockage d'archives pour le stockage "à froid" que vous conservez pendant de longues périodes et auquel vous accédez rarement.

- FastConnect

Oracle Cloud Infrastructure FastConnect offre un moyen facile de créer une connexion privée dédiée entre votre centre de données et Oracle Cloud Infrastructure. FastConnect fournit des options de bande passante supérieure et permet une utilisation du réseau plus fiable par rapport aux connexions Internet.

- Passerelle d'appairage local (LPG)

Une passerelle LPG vous permet d'appairer un VCN à un autre VCN de la même région. L'appairage signifie que les réseaux en nuage virtuels communiquent à l'aide d'adresses IP privées, sans que le trafic passe par Internet ou passe par votre réseau sur place.

- Autonomous Transaction Processing Autonomous Transaction Processing fournit un service de base de données entièrement géré, autosécurisé et autoréparable qui s'adapte instantanément pour répondre aux exigences d'une variété d'applications : traitement de transactions critiques, transactions et analyses mixtes, documents IoT, JSON, etc. Lorsque vous créez une base de données Autonomous Database, vous pouvez la déployer vers l'un des trois types d'infrastructure Exadata suivants :

- Partagé : Option simple et élastique. Oracle exploite de manière autonome tous les aspects du cycle de vie de la base de données, du positionnement à la sauvegarde et aux mises à jour.

- Service dédié sur un nuage public; un choix de nuage privé dans un nuage public. Un service de calcul, de stockage, de réseau et de base de données entièrement dédié pour une seule location, fournissant les niveaux les plus élevés d'isolement et de gouvernance en matière de sécurité.

- Dédié sur Cloud@Customer; Autonomous Database sur une infrastructure dédiée exécutée sur le système Exadata Database Machine de votre centre de données, ainsi que la configuration de réseau qui la connecte à Oracle Cloud.

- Autonomous Data Warehouse

Oracle Autonomous Data Warehouse est un service de base de données entièrement géré, autosécurisé et autoréparable qui est optimisé pour les charges de travail d'entreposage de données. Il n'est pas nécessaire de configurer ou de gérer du matériel ni d'installer des logiciels. Oracle Cloud Infrastructure gère la création de la base de données, ainsi que la sauvegarde, l'application de correctifs, la mise à niveau et le réglage de la base de données.

- Autonomous Transaction Processing

Oracle Autonomous Transaction Processing est un service de base de données entièrement géré, sécurisé et autoréparable qui est optimisé pour les charges de travail de traitement des transactions. Il n'est pas nécessaire de configurer ou de gérer du matériel ni d'installer des logiciels. Oracle Cloud Infrastructure gère la création de la base de données, ainsi que la sauvegarde, l'application de correctifs, la mise à niveau et le réglage de la base de données.

- Système de base de données Exadata

Le service Exadata Database vous permet de tirer parti de la puissance d'Exadata dans le nuage. Vous pouvez provisionner des systèmes X8M flexibles qui permettent d'ajouter des serveurs de calcul de base de données et des serveurs de stockage à votre système au fur et à mesure que vos besoins augmentent. Les systèmes X8M offrent un réseau RoCE (RDMA sur Ethernet convergé) pour une bande passante élevée et une faible latence, des modules de mémoire persistante (PMEM) et des logiciels Exadata intelligents. Vous pouvez provisionner des systèmes X8M ou X9M à l'aide d'une forme équivalente à un système X8 de quart de bâti, puis ajouter des serveurs de base de données et de stockage à tout moment après le provisionnement.

Recommandations

- VCN

Lorsque vous créez un VCN, déterminez le nombre de blocs CIDR requis et la taille de chaque bloc en fonction du nombre de ressources que vous prévoyez d'attacher aux sous-réseaux du VCN. Utilisez des blocs CIDR qui se trouvent dans l'espace d'adresses IP privées standard.

Sélectionnez les blocs CIDR qui ne chevauchent aucun autre réseau (dans Oracle Cloud Infrastructure, votre centre de données sur place ou un autre fournisseur de services infonuagiques) auquel vous avez l'intention de configurer des connexions privées.

Après avoir créé un VCN, vous pouvez modifier, ajouter et supprimer ses blocs CIDR.

Lorsque vous concevez les sous-réseaux, tenez compte du flux de trafic et des exigences de sécurité. Attachez toutes les ressources d'un niveau ou d'un rôle spécifique au même sous-réseau, ce qui peut servir de limite de sécurité.

Utiliser des sous-réseaux régionaux.

- Sécurité

Utilisez Oracle Cloud Guard pour surveiller et maintenir la sécurité de vos ressources dans Oracle Cloud Infrastructure de manière proactive. Le service de protection d'infrastructure en nuage utilise des recettes de détecteur que vous pouvez définir pour examiner vos ressources afin de détecter les failles de sécurité et pour surveiller les opérateurs et les utilisateurs à la recherche d'activités à risque. Par exemple, le service de protection d'infrastructure en nuage fournit une recette de détecteur qui peut vous alerter si une base de données n'est pas enregistrée dans le service de sécurité des données.

Pour les ressources nécessitant une sécurité maximale, Oracle recommande d'utiliser des zones de sécurité. Une zone de sécurité est un compartiment associé à une recette de politiques de sécurité définie par Oracle et basée sur les meilleures pratiques. Par exemple, les ressources d'une zone de sécurité ne doivent pas être accessibles par l'Internet public et doivent être chiffrées à l'aide de clés gérées par le client. Lors de la création et de la mise à jour de ressources dans une zone de sécurité, Oracle Cloud Infrastructure valide les opérations en fonction des politiques de la recette de zone de sécurité et refuse les opérations qui violent l'une des politiques.

- Service Protection d'infrastructure en nuage

Cloner et personnaliser les recettes par défaut fournies par Oracle pour créer des recettes de détecteur et de répondant personnalisées. Ces recettes vous permettent de spécifier le type de violation de la sécurité qui génère un avertissement et les actions autorisées. Par exemple, vous pouvez détecter les seaux de stockage d'objets dont la visibilité est réglée à Public.

Appliquer le service de protection d'infrastructure en nuage au niveau de la location pour couvrir la portée la plus large et réduire le fardeau administratif lié à la maintenance de plusieurs configurations.

Vous pouvez également utiliser la fonction Liste gérée pour appliquer certaines configurations aux détecteurs.

- Groupes de sécurité de réseau

Vous pouvez utiliser des groupes de sécurité de réseau pour définir un jeu de règles de trafic entrant et sortant qui s'appliquent à des cartes vNIC spécifiques. Il est recommandé d'utiliser des groupes de sécurité de réseau plutôt que des listes de sécurité, car ces derniers vous permettent de séparer l'architecture de sous-réseau du VCN des exigences de sécurité de votre application.

- Bande passante de l'équilibreur de charge

Lors de la création de l'équilibreur de charge, vous pouvez sélectionner une forme prédéfinie qui fournit une bande passante fixe ou spécifier une forme personnalisée (flexible) dans laquelle vous définissez un intervalle de bande passante et laissez le service ajuster automatiquement la bande passante en fonction des modèles de trafic. Avec l'une ou l'autre approche, vous pouvez modifier la forme à tout moment après avoir créé l'équilibreur de charge.

Informations complémentaires

En savoir plus sur la mise en oeuvre d'Oracle Data Safe pour Exadata et les bases de données autonomes.

Vérifiez ces ressources supplémentaires :

- Cadre structuré pour Oracle Cloud Infrastructure

- Déployer une zone d'atterrissage sécurisée qui respecte la norme CIS Foundations Benchmark pour Oracle Cloud

- Architecture technique Exadata Cloud@Customer

- Architecture technique d'Oracle Exadata Database Service on Dedicated Infrastructure

- Enregistrer des bases de données Exadata Cloud@Customer à l'aide d'un point d'extrémité privé Oracle Data Safe

- Configurer une base de données Cloud@Customer à l'aide de l'assistant

- Simplifiez la sécurité de vos bases de données Oracle sur place avec Oracle Data Safe

- Contrôles de sécurité d'Exadata Cloud Service

- Contrôle de l'accès des opérateurs Oracle pour Exadata Cloud@Customer

- OCI-landing-zones / terraform-OCI-core-landingzone (zone d'atterrissage de base OCI) sur GitHub.

- oci-landing-zones / oci-landing-zone-operating-entités (zone d'atterrissage des entités d'exploitation) sur GitHub