Utiliser Oracle Cloud Marketplace pour déployer l'opérateur Kubernetes TimesTen

La fiche descriptive Oracle TimesTen In-Memory Database pour Kubernetes - BYOL dans Oracle Cloud Marketplace se compose d'une image de conteneur de TimesTen, de ses préalables logiciels et de tout ce dont vous avez besoin pour exécuter TimesTen dans un environnement conteneurisé. L'image de conteneur comprend les fichiers de manifeste YAML et les graphiques Helm requis pour déployer l'opérateur Kubernetes TimesTen (opérateur TimesTen) et créer des bases de données TimesTen sur OKE ou sur l'infrastructure sur place.

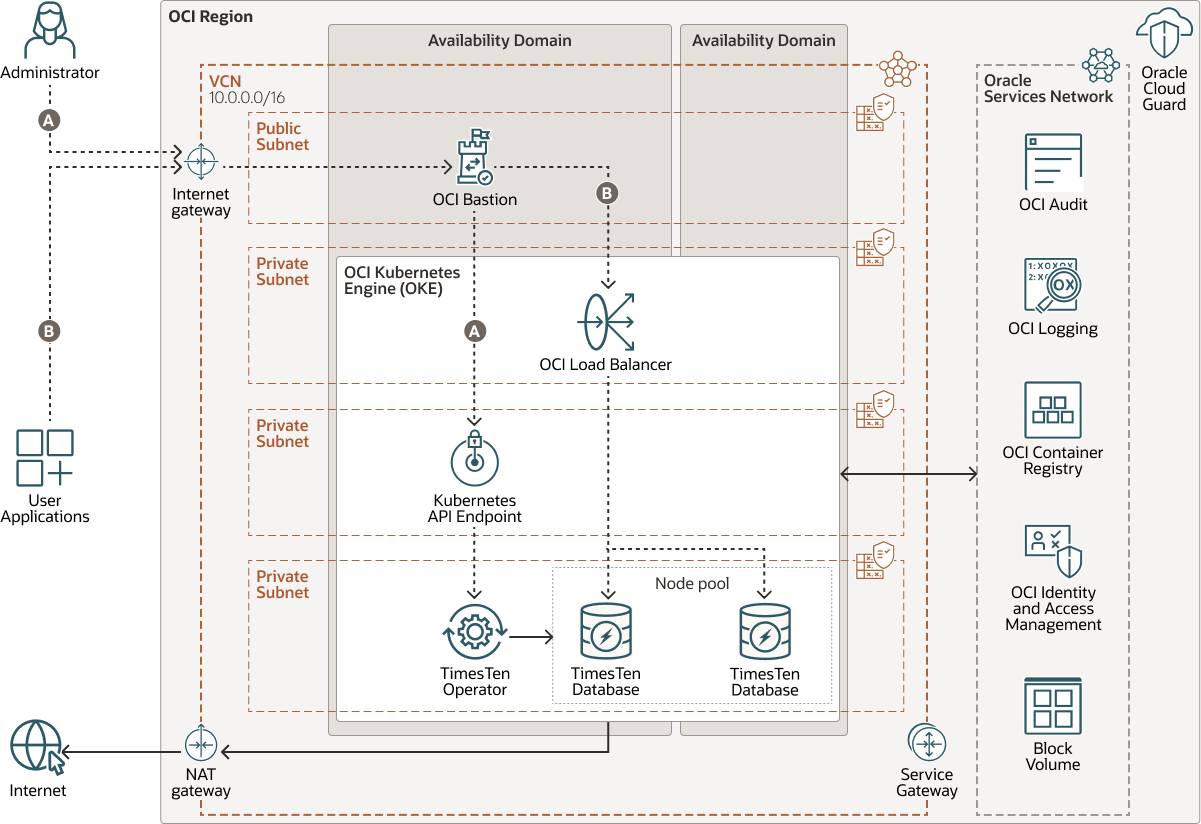

Architecture

Cette architecture utilise une région avec des sous-réseaux régionaux et, au moins, deux domaines de disponibilité. La même architecture de référence peut être utilisée dans une région avec un seul domaine de disponibilité. Il est recommandé d'utiliser des sous-réseaux régionaux pour votre déploiement, quel que soit le nombre de domaines de disponibilité.

Lors du provisionnement, cette architecture de référence inclut les éléments suivants :

-

Une grappe OKE déployée dans des sous-réseaux privés distincts pour le point d'extrémité de l'API Kubernetes, le groupe de noeuds et l'équilibreur de charge.

-

Opérateur TimesTen déployé sur un noeud de travail dans le même sous-réseau privé que le groupe de noeuds.

-

Paire de bases de données TimesTen dans un modèle de réplication de paire de secours actif déployée sur des noeuds de travail dans différents domaines de disponibilité.

-

Hôte bastion déployé dans un sous-réseau public pour accéder aux ressources déployées dans des sous-réseaux privés.

Le diagramme suivant illustre cette architecture de référence.

Description de l'illustration timesten-kubernetes-byol.png

L'architecture comprend les composants suivants :

- Vérification

Le service Oracle Cloud Infrastructure Audit enregistre automatiquement les appels à tous les points d'extrémité d'API publique d'Oracle Cloud Infrastructure pris en charge en tant qu'événements de journal. Tous les services OCI prennent en charge la journalisation par le service Oracle Cloud Infrastructure Audit.

- Domaines de disponibilité

Les domaines de disponibilité sont des centres de données indépendants et autonomes dans une région. Les ressources physiques de chaque domaine de disponibilité sont isolées des ressources des autres domaines de disponibilité, ce qui garantit la tolérance aux pannes. Les domaines de disponibilité ne partagent pas les éléments d'infrastructure (alimentation ou refroidissement, par exemple) ni le réseau de domaines de disponibilité interne. Par conséquent, une défaillance d'un domaine de disponibilité ne devrait pas affecter les autres domaines de disponibilité de la région.

- Service d'hôte bastion

Oracle Cloud Infrastructure Bastion fournit un accès sécurisé restreint et limité dans le temps aux ressources qui n'ont pas de points d'extrémité publics et qui nécessitent des contrôles d'accès stricts aux ressources, tels que les machines sans système d'exploitation et virtuelles, Oracle MySQL Database Service, Autonomous Transaction Processing (ATP), Oracle Cloud Infrastructure Kubernetes Engine (OKE) et toute autre ressource qui autorise l'accès au protocole SSH. Avec le service Hôte bastion OCI, vous pouvez permettre l'accès à des hôtes privés sans déployer et tenir à jour un hôte de saut. En outre, vous bénéficiez d'une meilleure sécurité grâce à des autorisations basées sur l'identité et à une session SSH centralisée, auditée et limitée dans le temps. Le service Hôte bastion OCI élimine le besoin d'une adresse IP publique pour l'accès bastion, éliminant ainsi les tracas et la surface d'attaque potentielle lors de la fourniture d'un accès distant.

- Volume par blocs

Avec Oracle Cloud Infrastructure Block Volumes, vous pouvez créer, attacher, connecter et déplacer des volumes de stockage et modifier la performance de ceux-ci en fonction de vos exigences en matière de stockage, de performance et d'applications. Une fois un volume attaché et connecté à une instance, vous pouvez l'utiliser comme un disque dur classique. Vous pouvez également connecter un volume et l'associer à une autre instance sans perte de données.

-

Protection d'infrastructure en nuage

Vous pouvez utiliser Oracle Cloud Guard pour surveiller et maintenir la sécurité de vos ressources dans Oracle Cloud Infrastructure. Le service de protection d'infrastructure en nuage utilise des recettes de détecteur que vous pouvez définir pour examiner vos ressources afin de détecter les faiblesses en matière de sécurité et pour surveiller les opérateurs et les utilisateurs pour certaines activités risquées. Lorsqu'une mauvaise configuration ou une activité non sécurisée est détectée, le service de protection d'infrastructure en nuage recommande des actions correctives et aide à effectuer ces actions, en fonction des recettes de répondant que vous pouvez définir.

- Compartiment

Les compartiments sont des partitions logiques inter-régions dans une location Oracle Cloud Infrastructure. Utilisez des compartiments pour organiser, contrôler l'accès et définir des quotas d'utilisation pour vos ressources Oracle Cloud. Dans un compartiment donné, vous définissez des politiques qui contrôlent l'accès et définissent des privilèges pour les ressources.

- Registre de conteneurs

Oracle Cloud Infrastructure Registry est un registre géré par Oracle qui vous permet de simplifier votre flux de travail, du développement à la mise en production. Le registre vous permet de stocker, de partager et de gérer facilement des artefacts de développement, tels que des images Docker. L'architecture hautement disponible et évolutive d'Oracle Cloud Infrastructure vous permet de déployer et de gérer vos applications en toute confiance.

- Domaines d'erreur

Un domaine d'erreur est un regroupement de matériel et d'infrastructure au sein d'un domaine de disponibilité. Chaque domaine de disponibilité comporte trois domaines d'erreur avec une puissance et un matériel indépendants. Lorsque vous répartissez des ressources entre plusieurs domaines d'erreur, vos applications peuvent tolérer les pannes physiques de serveur, la maintenance du système et les pannes d'alimentation au sein d'un domaine d'erreur.

- Service de gestion des identités et des accès (GIA)

Oracle Cloud Infrastructure Identity and Access Management (IAM) est le plan de contrôle d'accès pour Oracle Cloud Infrastructure (OCI) et Oracle Cloud Applications. L'API IAM et l'interface utilisateur vous permettent de gérer les domaines d'identité et les ressources du domaine d'identité. Chaque domaine d'identité IAM OCI représente une solution autonome de gestion des identités et des accès ou une population d'utilisateurs différente.

- Passerelle Internet

La passerelle Internet permet le trafic entre les sous-réseaux publics d'un VCN et l'Internet public.

- Équilibreur de charge

Le service Oracle Cloud Infrastructure Load Balancing permet une répartition automatisée du trafic à partir d'un point d'entrée unique vers plusieurs serveurs dorsaux.

- JournalisationLe service de journalisation est un service hautement évolutif entièrement géré qui permet d'accéder aux types de journal suivants à partir de vos ressources en nuage :

- Journaux du service de vérification : Journaux liés aux événements émis par le service de vérification.

- Journaux de service : Journaux émis par des services individuels tels que passerelle d'API, événements, fonctions, équilibreur de charge, stockage d'objets et journaux de flux VCN.

- Journaux personnalisés : Journaux contenant des informations de diagnostic provenant d'applications personnalisées, d'autres fournisseurs de services infonuagiques ou d'un environnement sur place.

- Passerelle de traduction d'adresses de réseau (NAT)

Une passerelle NAT permet aux ressources privées d'un VCN d'accéder à des hôtes sur Internet, sans les exposer aux connexions Internet entrantes.

- Moteur Kubernetes pour OCI

Oracle Cloud Infrastructure Kubernetes Engine pour (Moteur Kubernetes pour OCI ou OKE) est un service entièrement géré, évolutif et hautement disponible que vous pouvez utiliser pour déployer vos applications conteneurisées dans le nuage. Vous indiquez les ressources de calcul dont vos applications ont besoin et Kubernetes Engine les provisionne sur Oracle Cloud Infrastructure dans une location existante. OKE utilise Kubernetes pour automatiser le déploiement, l'ajustement et la gestion des applications conteneurisées sur les grappes d'hôtes.

- Région

Une région Oracle Cloud Infrastructure est une zone géographique localisée qui contient un ou plusieurs centres de données, appelés domaines de disponibilité. Les régions sont indépendantes les unes des autres, et de grandes distances peuvent les séparer (dans différents pays ou continents).

- Liste de sécurité

Pour chaque sous-réseau, vous pouvez créer des règles de sécurité qui spécifient la source, la destination et le type de trafic qui doivent être autorisés à entrer et à sortir du sous-réseau.

- Passerelle de service

La passerelle de service fournit l'accès d'un VCN à d'autres services, tels qu'Oracle Cloud Infrastructure Object Storage. Le trafic entre le réseau VCN et le service Oracle circule sur la matrice réseau Oracle et ne passe pas par Internet.

- Location

Une location est une partition sécurisée et isolée qu'Oracle configure dans Oracle Cloud lors de votre inscription à Oracle Cloud Infrastructure. Vous pouvez créer, organiser et administrer vos ressources dans Oracle Cloud au sein de votre location. Une location est synonyme d'une société ou d'une organisation. Habituellement, une société aura une seule location et reflétera sa structure organisationnelle au sein de cette location. Une seule location est généralement associée à un seul abonnement, et un seul abonnement n'a généralement qu'une seule location.

- Opérateur TimesTen

L'opérateur TimesTen dispose de plusieurs fonctions clés pour faciliter la gestion des bases de données TimesTen dans un environnement Kubernetes. Une base de données TimesTen est modélisée en tant que ressource personnalisée dans le fichier de configuration Kubernetes. L'opérateur utilise cette configuration et l'API Kubernetes pour automatiser les opérations de base de données TimesTen, telles que le provisionnement, le basculement, l'application de correctifs et la sécurité.

- Réseau en nuage virtuel (VCN) et sous-réseau

Un VCN est un réseau défini par logiciel personnalisable que vous avez configuré dans une région Oracle Cloud Infrastructure. Comme les réseaux en nuage virtuels traditionnels, ils vous offrent un contrôle sur votre environnement de réseau. Un VCN peut disposer de plusieurs blocs CIDR sans chevauchement que vous pouvez modifier après avoir créé le VCN. Vous pouvez segmenter un VCN en sous-réseaux, dont la portée peut concerner une région ou un domaine de disponibilité. Un sous-réseau est constitué d'un intervalle contigu d'adresses qui ne chevauchent pas les autres sous-réseaux dans le réseau en nuage virtuel. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

Recommandations

- Hôte bastion

Assurez-vous que seuls les utilisateurs autorisés peuvent créer des sessions d'hôte bastion. Dans cette référence d'architecture, l'hôte bastion fournit un accès sécurisé au point d'extrémité de l'API Kubernetes et SSH aux noeuds de travail où les bases de données TimesTen sont déployées.

- Protection d'infrastructure en nuage

Cloner et personnaliser les recettes par défaut fournies par Oracle pour créer des recettes de détecteur et de répondant personnalisées. Ces recettes vous permettent de spécifier quel type de violations de sécurité génèrent un avertissement et quelles actions sont autorisées pour elles. Par exemple, vous pouvez détecter des seaux de stockage d'objets dont la visibilité est réglée à Public.

Appliquez le service de protection d'infrastructure en nuage au niveau de la location pour couvrir la portée la plus large et réduire le fardeau administratif lié à la maintenance de plusieurs configurations.

Vous pouvez également utiliser la fonction de liste gérée pour appliquer certaines configurations aux détecteurs.

- Registre de conteneurs

Assurez-vous que les politiques IAM nécessaires sont créées et que seuls les utilisateurs autorisés ont accès au référentiel dans le registre de conteneurs.

- Bande passante de l'équilibreur de charge

Lors de la création de l'équilibreur de charge, vous pouvez sélectionner une forme prédéfinie qui fournit une bande passante fixe, ou spécifier une forme personnalisée (flexible) dans laquelle vous définissez une plage de bande passante et laissez le service ajuster la bande passante automatiquement en fonction des modèles de trafic. Avec l'une ou l'autre approche, vous pouvez modifier la forme en tout temps après avoir créé l'équilibreur de charge.

- Sécurité

Utilisez Oracle Cloud Guard pour surveiller et maintenir la sécurité de vos ressources dans Oracle Cloud Infrastructure de manière proactive. Le service de protection d'infrastructure en nuage utilise des recettes de détecteur que vous pouvez définir pour examiner vos ressources afin de détecter les faiblesses en matière de sécurité et pour surveiller les opérateurs et les utilisateurs pour certaines activités risquées. Lorsqu'une mauvaise configuration ou une activité non sécurisée est détectée, le service de protection d'infrastructure en nuage recommande des actions correctives et aide à effectuer ces actions, en fonction des recettes de répondant que vous pouvez définir.

Pour les ressources qui nécessitent une sécurité maximale, Oracle recommande d'utiliser des zones de sécurité. Une zone de sécurité est un compartiment associé à une recette de politiques de sécurité définie par Oracle et basée sur les meilleures pratiques. Par exemple, les ressources d'une zone de sécurité ne doivent pas être accessibles par l'Internet public et elles doivent être chiffrées à l'aide de clés gérées par le client. Lors de la création et de la mise à jour de ressources dans une zone de sécurité, Oracle Cloud Infrastructure valide les opérations en fonction des politiques de la recette de zone de sécurité et refuse les opérations qui violent l'une des politiques.

- VCN

Lorsque vous créez un VCN, déterminez le nombre de blocs CIDR requis et la taille de chaque bloc en fonction du nombre de ressources que vous prévoyez d'attacher aux sous-réseaux du VCN. Utilisez des blocs CIDR qui se trouvent dans l'espace d'adresses IP privées standard.

Sélectionnez les blocs CIDR qui ne chevauchent aucun autre réseau (dans Oracle Cloud Infrastructure, votre centre de données sur place ou un autre fournisseur de nuage) auquel vous voulez configurer des connexions privées.

Après avoir créé un VCN, vous pouvez modifier, ajouter et supprimer ses blocs CIDR.

Lorsque vous concevez les sous-réseaux, tenez compte de vos exigences en matière de flux de trafic et de sécurité. Attachez toutes les ressources d'un niveau ou d'un rôle spécifique au même sous-réseau, qui peut servir de limite de sécurité.

Utilisez des sous-réseaux régionaux.

Points à considérer

Tenez compte des points suivants lors du déploiement de cette architecture de référence.

- Disponibilité

En général, vous déployez une application dans la région où elle est principalement utilisée, car l'utilisation de ressources proches est plus rapide que l'utilisation de ressources éloignées. Les domaines de disponibilité dans la même région se connectent les uns aux autres à l'aide d'un réseau à faible latence et à large bande passante. Ce réseau fournit une connectivité haute disponibilité à Internet et à l'équipement sur place afin que vous puissiez créer des systèmes répliqués dans plusieurs domaines de disponibilité pour la haute disponibilité et la reprise après sinistre.

- Registre de conteneurs

Cette architecture déploie le registre de conteneurs en tant que registre Docker privé pour une utilisation interne. Les images Docker sont poussées vers le registre et extraites de celui-ci. Vous pouvez également utiliser le registre de conteneurs en tant que registre Docker public, pour permettre à tout utilisateur ayant accès à Internet et connaissant l'URL appropriée d'extraire des images à partir des référentiels publics dans OCI. Dans cette architecture, le référentiel du registre de conteneurs est utilisé pour stocker une image de TimesTen, qui inclut les fichiers manifestes YAML et les graphiques Helm nécessaires pour déployer l'opérateur TimesTen et créer des bases de données TimesTen.

- Sécurité

Utilisez des politiques pour restreindre l'accès aux ressources OCI.

Déployez

Obtenez l'image de conteneur TimesTen à partir d'Oracle Cloud Marketplace :

- Allez à Oracle Cloud Marketplace.

- Cliquez sur Exporter l'ensemble.

- Suivez les invites à l'écran.

Informations complémentaires

Pour en savoir plus sur le déploiement de bases de données TimesTen dans OKE à l'aide d'une image de conteneur à partir de Marketplace, consultez les ressources supplémentaires suivantes :

- Utilisation d'Oracle Cloud Marketplace pour obtenir une image de conteneur TimesTen (BYOL)

- Oracle TimesTen In-Memory Database - Guide de l'utilisateur pour les opérateurs de Kubernetes

- Documentation sur Oracle Cloud Infrastructure

- Cadre bien conçu pour Oracle Cloud Infrastructure

- Configuration des ressources de réseau pour la création et le déploiement de grappes