En savoir plus sur la migration d'un système de gestion des accès sur place vers Oracle Identity Cloud Service

Les clients commencent à évoluer d'un environnement d'application sur place à un environnement qui contient à la fois des applications sur place et en nuage, ou remplacent certaines applications sur place par des applications en nuage.

- Contient des applications provenant de plusieurs fournisseurs, mais les applications peuvent s'appuyer sur un mécanisme d'authentification unique, propriétaire et central (le mécanisme d'authentification d'entreprise).

- A des applications étroitement couplées à ce mécanisme d'authentification.

- Il est utilisé par les utilisateurs qui connaissent bien le flux d'authentification et l'écran d'authentification fournis par ce mécanisme d'authentification.

D'autre part, les applications en nuage :

- proviennent de plusieurs fournisseurs, chacun utilisant son propre mécanisme d'authentification centralisé ou aucun mécanisme d'authentification centralisé du tout.

- Ils sont faiblement couplés à leur mécanisme d'authentification. Pour cette raison, vous pouvez remplacer ce mécanisme d'authentification par un mécanisme externe.

- Sont utilisés pour les utilisateurs qui sont protégés du flux d'authentification de l'environnement en nuage.

- Exiger moins d'efforts pour s'intégrer à d'autres applications, car elles respectent les normes.

Étapes préliminaires

Oracle Identity Cloud Service assure la gestion des identités, l'authentification unique et la gouvernance des identités pour les applications sur place, en nuage ou sur appareil mobile. Les utilisateurs peuvent accéder aux applications en toute sécurité à tout moment, de n'importe où et sur n'importe quel appareil. Oracle Identity Cloud Service s'intègre directement aux répertoires et aux systèmes de gestion des identités existants et facilite l'accès des utilisateurs aux applications. Il fournit la plate-forme de sécurité pour Oracle Cloud, qui permet aux utilisateurs d'accéder, de développer et de déployer des applications d'affaires et des services de plate-forme, en toute sécurité et simplicité.

Motifs de la migration d'un système de gestion des accès sur place vers Oracle Identity Cloud Service :

- Services d'infrastructure et de plateforme intégrés pour permettre des activités plus simples et plus efficaces.

- La capacité d'accélérer la mise sur le marché de nouvelles initiatives concernant les aspects de sécurité.

- Respect strict des normes de sécurité pour répondre aux exigences de conformité.

- Plateforme consolidée pour de nombreuses applications Oracle et autres qu'Oracle.

Oracle Identity Cloud Service est suffisamment flexible pour que vos applications en nuage et sur place puissent l'utiliser. Toutefois, il faut du temps et des efforts pour permettre aux applications en nuage et sur place de fonctionner afin que les utilisateurs puissent accéder à ces applications au moyen de l'authentification unique. Pour cette raison, Oracle vous fournit une feuille de route pour migrer votre système de gestion des accès sur place vers Oracle Identity Cloud Service par étapes.

Cette solution fournit des détails sur la feuille de route, explique ses étapes, explique comment identifier l'étape qui correspond le mieux à vos besoins et explique comment migrer d'une étape à l'autre.

Architecture

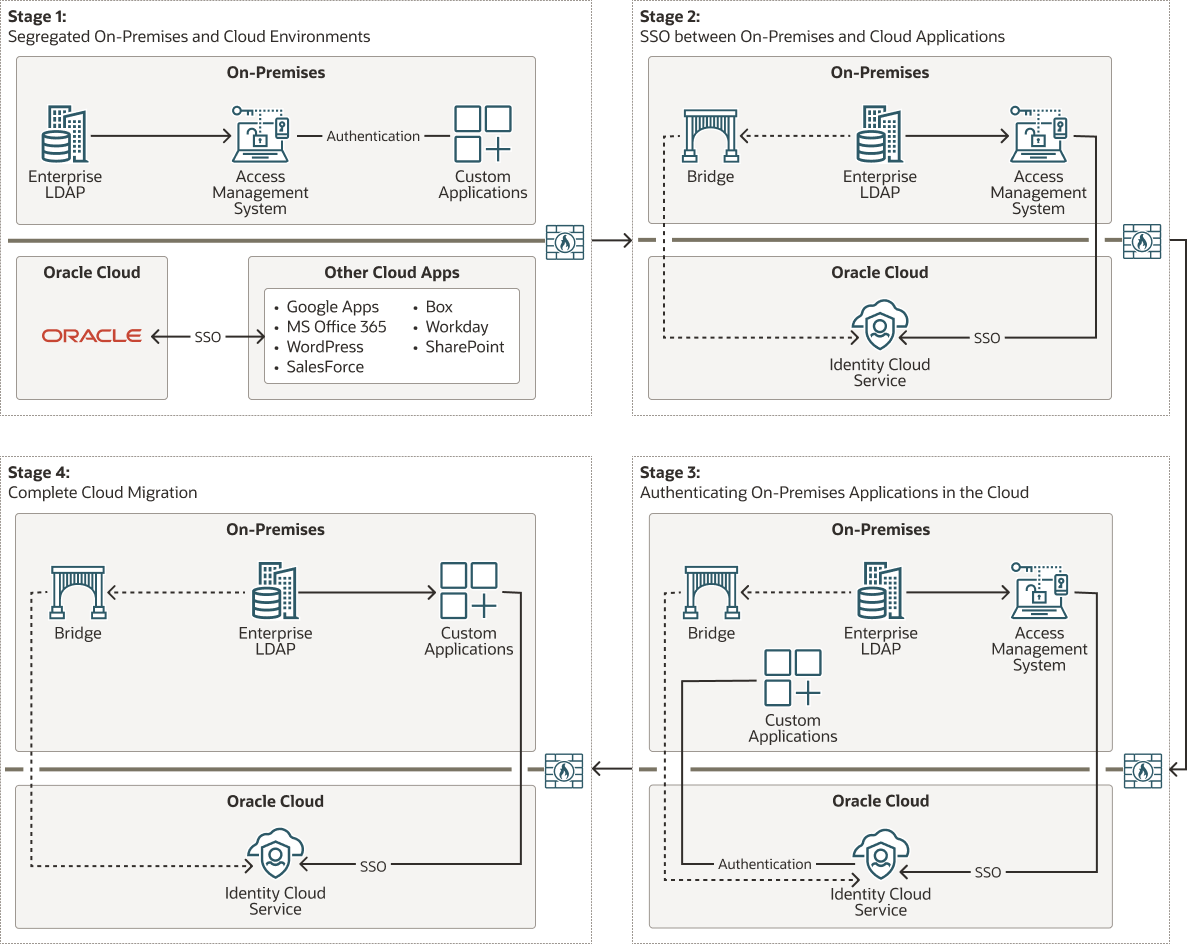

La feuille de route pour la migration de votre environnement d'un système de gestion des accès sur place vers Oracle Identity Cloud Service comprend quatre étapes. Ces étapes passent d'environnements sur place et en nuage complètement isolés à un environnement entièrement intégré. Chaque étape aborde les avantages, les objectifs, les tâches à accomplir et les exigences pour passer à l'étape suivante.

Le diagramme suivant met en évidence les principaux composants architecturaux de chaque étape :

Dans ce diagramme architectural, le système de gestion des accès sur place représente le mécanisme d'authentification existant et Oracle Identity Cloud Service, celui basé sur le nuage. La source de confiance de l'utilisateur d'entreprise est représentée par un protocole LDAP (Lightweight Directory Access Protocol). Les applications sur place sont regroupées par méthodes d'intégration, telles que OAuth, SAML, méthodes de mandataire inverse, etc.

À propos de la feuille de route

Les étapes de la feuille de route sont appelées étapes du nuage hybride, car elles représentent des applications sur place et basées sur le nuage qui coexistent dans l'environnement d'un client.

- Dans un premier temps, votre environnement sur place est complètement séparé de l'environnement en nuage.

- L'intégration des deux environnements commence à la deuxième étape, lorsque vous intégrez votre mécanisme d'authentification sur place en tant que fournisseur d'identités à Oracle Identity Cloud Service en tant que fournisseur de services. Par conséquent, vous pouvez accéder à vos applications au moyen de l'authentification unique (SSO). L'authentification unique est effectuée de manière transparente pour l'utilisateur, car le processus de connexion n'a pas été modifié.

- Dans la troisième étape, vous reconfigurez ou recréez vos applications sur place pour les intégrer directement à Oracle Identity Cloud Service.

- Dans la quatrième étape, la dépendance du système de gestion des accès sur place est complètement supprimée : toutes les applications utilisent le mécanisme d'authentification unique d'Oracle Identity Cloud Service et vous pouvez améliorer la sécurité de votre processus de connexion. Vous pouvez configurer des politiques de connexion et de fournisseur d'identités, configurer l'authentification multifacteur, activer la sécurité adaptative et personnaliser la page de connexion à Oracle Identity Cloud Service.

Pour les étapes 2, 3 et 4, Oracle Identity Cloud Service doit pouvoir synchroniser les utilisateurs avec votre magasin d'utilisateurs d'entreprise. Vous pouvez propager les utilisateurs créés dans le protocole LDAP (Lightweight Directory Access Protocol) de votre entreprise dans Oracle Identity Cloud Service afin qu'ils puissent se connecter à Oracle Identity Cloud Service au moyen de l'authentification unique. De plus, si vous supprimez des utilisateurs de LDAP, ils sont également supprimés d'Oracle Identity Cloud Service et ne peuvent pas se connecter pour accéder aux ressources protégées par Oracle Identity Cloud Service.