Protéger vos charges de travail dans le nuage au moyen de zones de sécurité

Maximisez la sécurité de vos ressources de calcul, de réseau et de stockage dans le nuage en les plaçant dans une zone de sécurité Oracle Cloud Infrastructure.

Oracle Cloud Infrastructure (OCI) propose des processus opérationnels et une technologie de sécurité de pointe pour sécuriser ses services d'entreprise en nuage. Les clients sont responsables de sécuriser leurs charges de travail et de configurer leurs services et applications en toute sécurité afin de respecter leurs obligations de conformité. Oracle Security Zones peut vous aider avec le modèle de responsabilité partagée en matière de sécurité infonuagique des façons suivantes :

- Refuser l'accès public aux ressources Oracle Cloud Infrastructure, telles que les bases de données et les seaux de stockage d'objets

- Appliquer la politique qui exige que les ressources de stockage détachées résident dans le même compartiment sécurisé que l'instance de calcul

- Chiffrer les ressources de stockage, telles que les volumes par blocs, les seaux de stockage d'objets et les bases de données, avec une clé gérée par le client

Architecture

Cette architecture de référence présente une architecture à trois niveaux typique que vous pouvez utiliser pour exécuter en toute sécurité des applications telles que des applications de commerce électronique. La persistance des données est assurée à l'aide d'une base de données Oracle Autonomous Transaction Processing. Les fichiers de médias et d'images de l'application sont stockés dans Oracle Cloud Infrastructure Object Storage.

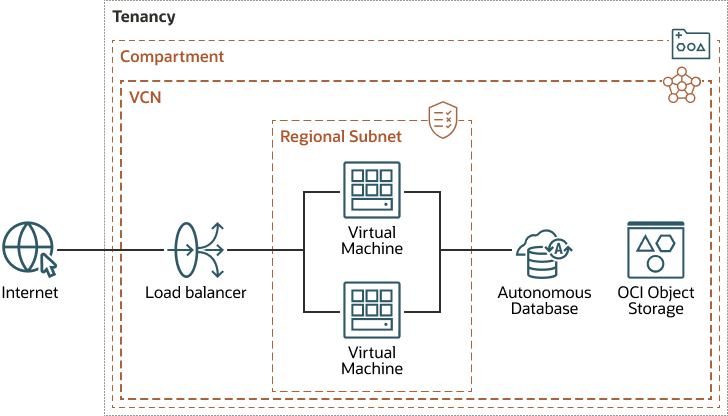

Le diagramme suivant présente une architecture de compartiment de base.

L'architecture présente les limitations de sécurité suivantes :

- Stockage d'objets : Le stockage d'objets non chiffré est exposé directement sur Internet.

- Base de données : La base de données n'est pas chiffrée à l'aide d'une clé gérée par le client et peut être exposée à Internet avec une seule modification de configuration (adresse IP publique).

- Compartiment : Le compartiment ne restreint pas le déplacement des données, des ressources, des volumes à l'intérieur ou à l'extérieur de l'environnement.

- Machines virtuelles : Les machines virtuelles n'utilisent pas de volumes de démarrage ou de stockage chiffrés.

- Internet : Les protections de pare-feu d'application Web (WAF) ne sont pas fournies.

- Réseau : Toutes les ressources sont sur un seul plan et fournissent un isolement insuffisant.

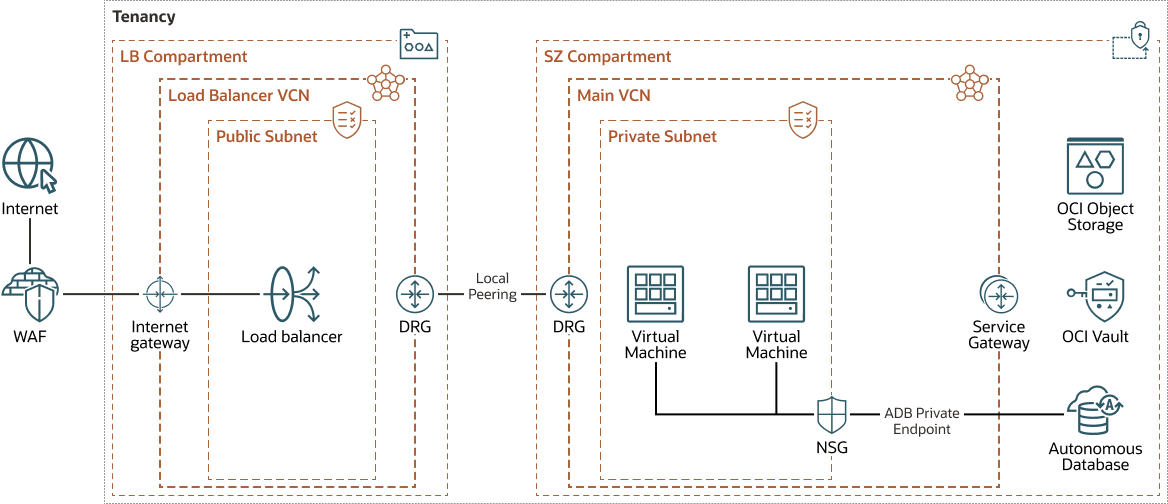

Le diagramme suivant présente une architecture qui répond à ces préoccupations en fournissant un environnement hautement sécurisé qui isole plusieurs réseaux satellite, chacun représentant un niveau d'application, tel que Web, application et base de données. Cette architecture fonctionne dans des environnements spécifiques, tels que les environnements de production, de test et de développement, et sur différentes infrastructures, telles que la région en nuage, le centre de données sur place et les infrastructures multinuages.

L'architecture comprend les composants suivants :

- Région

Une région Oracle Cloud Infrastructure est une zone géographique localisée qui contient un ou plusieurs centres de données, appelés domaines de disponibilité. Les régions sont indépendantes les unes des autres, et de grandes distances peuvent les séparer (dans différents pays ou continents).

- Domaine de disponibilité

Les domaines de disponibilité sont des centres de données indépendants et autonomes dans une région. Les ressources physiques de chaque domaine de disponibilité sont isolées des ressources des autres domaines de disponibilité, ce qui garantit la tolérance aux pannes. Les domaines de disponibilité ne partagent pas les éléments d'infrastructure (alimentation ou refroidissement, par exemple) ni le réseau de domaines de disponibilité interne. Par conséquent, une défaillance d'un domaine de disponibilité ne devrait pas affecter les autres domaines de disponibilité de la région.

- Domaine d'erreur

Un domaine d'erreur est un regroupement de matériel et d'infrastructure au sein d'un domaine de disponibilité. Chaque domaine de disponibilité comporte trois domaines d'erreur avec une puissance et un matériel indépendants. Lorsque vous répartissez des ressources entre plusieurs domaines d'erreur, vos applications peuvent tolérer les pannes physiques de serveur, la maintenance du système et les pannes d'alimentation au sein d'un domaine d'erreur.

- Compartiment

Les compartiments sont des partitions logiques inter-régions dans une location Oracle Cloud Infrastructure. Utilisez des compartiments pour organiser, contrôler l'accès et définir des quotas d'utilisation pour vos ressources Oracle Cloud. Dans un compartiment donné, vous définissez des politiques qui contrôlent l'accès et définissent des privilèges pour les ressources.

- Zone de sécurité

Les zones de sécurité garantissent les meilleures pratiques de sécurité d'Oracle dès le départ en appliquant des politiques telles que le chiffrement des données et la prévention de l'accès public aux réseaux pour un compartiment entier. Une zone de sécurité est associée à un compartiment du même nom et inclut des politiques de zone de sécurité ou une "recette" qui s'applique au compartiment et à ses sous-compartiments. Vous ne pouvez pas ajouter ou déplacer un compartiment standard vers un compartiment de zone de sécurité.

Dans ce cas d'utilisation, la zone de sécurité applique les stratégies suivantes :

- Chiffrer les volumes de démarrage des instances de calcul et des seaux de stockage d'objets

- Empêcher l'accès aux ressources de calcul à partir de l'Internet public

- Crypter les ressources à l'aide des clés gérées par le client

- Sauvegarder régulièrement et automatiquement toutes les ressources

- Réseau en nuage virtuel (VCN) et sous-réseau

Un VCN est un réseau défini par logiciel personnalisable que vous avez configuré dans une région Oracle Cloud Infrastructure. Comme les réseaux en nuage virtuels traditionnels, ils vous offrent un contrôle sur votre environnement de réseau. Un VCN peut disposer de plusieurs blocs CIDR sans chevauchement que vous pouvez modifier après avoir créé le VCN. Vous pouvez segmenter un VCN en sous-réseaux, dont la portée peut concerner une région ou un domaine de disponibilité. Un sous-réseau est constitué d'un intervalle contigu d'adresses qui ne chevauchent pas les autres sous-réseaux dans le réseau en nuage virtuel. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

- Listes de sécurité

Pour chaque sous-réseau, vous pouvez créer des règles de sécurité qui spécifient la source, la destination et le type de trafic qui doivent être autorisés à entrer et à sortir du sous-réseau.

- Équilibreurs de charge

Le service Oracle Cloud Infrastructure Load Balancing permet une répartition automatisée du trafic à partir d'un point d'entrée unique vers plusieurs serveurs dorsaux.

Cette architecture utilise des équilibreurs de charge distincts pour les applications de l'administrateur et les applications en libre-service, pour une sécurité et une séparation du trafic plus étroites. Vous pouvez mettre à niveau la forme de l'équilibreur de charge, si nécessaire.

- Passerelle de service

La passerelle de service fournit l'accès d'un VCN à d'autres services, tels qu'Oracle Cloud Infrastructure Object Storage. Le trafic entre le réseau VCN et le service Oracle circule sur la matrice réseau Oracle et ne passe pas par Internet.

- Passerelle d'appairage local (LPG)

Une passerelle LPG vous permet d'appairer un VCN à un autre dans la même région. L'appairage signifie que les réseaux en nuage virtuels communiquent à l'aide d'adresses IP privées, sans que le trafic passe par Internet ou passe par votre réseau sur place.

- Stockage d'objets

Le service de stockage d'objets pour Oracle Cloud Infrastructure offre un accès rapide à de grandes quantités de données structurées et non structurées de tous types, notamment des sauvegardes de base de données, des données analytiques et du contenu riche, comme des images et des vidéos. Vous pouvez stocker des données en toute sécurité, puis les extraire directement à partir d'Internet ou de la plate-forme en nuage. Vous pouvez adapter le stockage sans que la performance ou la fiabilité des services soit affectée. Utilisez le stockage standard pour le stockage "à chaud" auquel vous devez accéder rapidement, immédiatement et fréquemment. Utilisez le stockage d'archives pour le stockage "à froid" que vous retenez pendant de longues périodes et auquel vous accédez rarement.

- Calcul

Avec le service Calcul pour Oracle Cloud Infrastructure, vous pouvez provisionner et gérer des hôtes pour les calculs dans le nuage. Vous pouvez lancer des instances de calcul avec des formes qui répondent à vos besoins en ressources d'UC, de mémoire, de bande passante de réseau et de stockage. Après avoir créé une instance de calcul, vous pouvez y accéder en toute sécurité, la redémarrer, attacher et détacher des volumes, puis y mettre fin lorsque vous n'en avez plus besoin.

-

Pare-feu pour application Web

Le service de pare-feu d'application Web (WAF) pour Oracle Cloud Infrastructure Web Application Firewall est un service en nuage de sécurité globale, conforme à PCI (industrie des cartes de paiement), qui protège les applications du trafic Internet malveillant et indésirable. Le service WAF peut protéger tout point d'extrémité accessible sur Internet en appliquant uniformément des règles aux applications d'un client.

Recommandations

Vos exigences peuvent différer de l'architecture décrite ici. Utilisez les recommandations suivantes comme point de départ.

- VCN

Lorsque vous créez un VCN, déterminez le nombre de blocs CIDR requis et la taille de chaque bloc en fonction du nombre de ressources que vous prévoyez d'attacher aux sous-réseaux du VCN. Utilisez des blocs CIDR qui se trouvent dans l'espace d'adresses IP privées standard.

Sélectionnez les blocs CIDR qui ne chevauchent aucun autre réseau (dans Oracle Cloud Infrastructure, votre centre de données sur place ou un autre fournisseur de nuage) auquel vous voulez configurer des connexions privées.

Après avoir créé un VCN, vous pouvez modifier, ajouter et supprimer ses blocs CIDR.

Lorsque vous concevez les sous-réseaux, tenez compte de vos exigences en matière de flux de trafic et de sécurité. Attachez toutes les ressources d'un niveau ou d'un rôle spécifique au même sous-réseau, qui peut servir de limite de sécurité.

Utilisez des sous-réseaux régionaux.

- Zones de sécurité

Pour les ressources qui nécessitent une sécurité maximale, Oracle recommande d'utiliser des zones de sécurité. Une zone de sécurité est un compartiment associé à une recette de politiques de sécurité définie par Oracle et basée sur les meilleures pratiques. Par exemple, les ressources d'une zone de sécurité ne doivent pas être accessibles par l'Internet public et elles doivent être chiffrées à l'aide de clés gérées par le client. Lors de la création et de la mise à jour de ressources dans une zone de sécurité, Oracle Cloud Infrastructure valide les opérations en fonction des politiques de la recette de zone de sécurité et refuse les opérations qui violent l'une des politiques.

- Stockage d'objets

Utilisez Oracle Cloud Infrastructure Object Storage pour stocker les sauvegardes de la base de données et d'autres données.

Créez un stockage d'objets dans un compartiment avec les zones de sécurité activées et réglez sa visibilité à Privé uniquement. Cette configuration garantit que le compartiment de stockage d'objets respecte les politiques de sécurité strictes des zones de sécurité.

Points à considérer

-

Disponibilité

Certaines régions offrent plusieurs domaines de disponibilité, ce qui permet une disponibilité supérieure avec une redondance supérieure. Envisagez de déployer votre solution de commerce électronique sur plusieurs domaines de disponibilité pour tirer parti de cette redondance. En outre, envisagez d'avoir un plan de reprise après sinistre dans une autre région avec la redondance appropriée.

- Coût

Utilisez des formes flexibles pour sélectionner le nombre d'UC et la quantité de mémoire dont vous avez besoin pour les charges de travail exécutées sur l'instance. Cette flexibilité vous permet de créer des machines virtuelles adaptées à votre charge de travail et ainsi d'optimiser la performance et de réduire le coût.

-

Surveillance et journalisation

Configurez le service de journalisation, ainsi que la surveillance et les alertes concernant l'utilisation de l'UC et de la mémoire pour vos noeuds, afin de pouvoir ajuster la forme à la hausse ou à la baisse, au besoin.

Déployez

Le code Terraform permettant de déployer l'exemple d'application de base MuShop sur Oracle Cloud Infrastructure à l'aide de zones de sécurité est disponible dans GitHub.

- Allez à GitHub.

- Clonez ou téléchargez le référentiel sur votre ordinateur local.

- Suivez les instructions du document

README_MSZ.md.