Configuration des règles de sécurité de réseaux cloud virtuels pour File Storage

Pour pouvoir monter un système de fichiers, vous devez configurer des règles de sécurité afin d'autoriser le trafic vers la carte d'interface réseau virtuelle de la cible de montage à l'aide de protocoles et de ports spécifiques. Les règles de sécurité autorisent le trafic sur les protocoles suivants :

- Protocole d'utilitaire rpcbind ONC RPC (Open Network Computing Remote Procedure Call)

- Protocole NFS (Network File System)

- Protocole NFS (MOUNT)

- Protocole NLM (Network Lock Manager)

- Protocole LDAPS (si NFS v.3 authentification Kerberos ou LDAP pour autorisation)

- Protocole DNS (si vous utilisez un DNS géré par le client)

Scénarios de règle de sécurité File Storage

Plusieurs scénarios de base nécessitent différentes règles de sécurité pour File Storage :

Utilisez des sous-réseaux distincts pour les cibles de montage et les instances afin de contrôler exactement les adresses IP affectées aux instances et d'éviter les interférences ou les coupures de disponibilité en raison des exigences d'adresse IP de cible de montage.

Pour plus d'informations, reportez-vous aux rubriques Echec de création d'instance en raison de l'allocation d'adresses IP pour les cibles de montage et Adresses IP non allouées insuffisantes lors du dépannage du basculement.

Dans ce scénario, la cible de montage qui exporte le système de fichiers se trouve sur un sous-réseau différent de celui de l'instance sur laquelle vous voulez monter le système de fichiers. Les règles de sécurité doivent être configurées à la fois pour la cible de montage et pour l'instance dans une liste de sécurité pour chaque sous-réseau ou dans un groupe de sécurité réseau pour chaque ressource.

Configurez les règles de sécurité suivantes pour la cible de montage. Indiquez le bloc CIDR ou l'adresse IP de l'instance comme source pour les règles entrantes :

- Entrante avec état à partir de TOUS les ports source de l'instance source CIDR vers les ports de destination 111, 2048, 2049 et 2050, protocole TCP

- Entrée avec état à partir de CIDR d'instance source vers les ports de destination 111 et 2048, protocole UDP

Nous recommandons de limiter les clients NFS aux ports réservés. Pour ce faire, définissez la plage de ports source sur 1-1023. Vous pouvez également définir des options d'export pour un système de fichiers afin que les clients se connectent à partir d'un port source privilégié. Pour plus d'informations, reportez-vous à Utilisation des options d'export et des exportations NFS.

Ensuite, configurez les règles de sécurité suivantes pour l'instance. Indiquez le bloc CIDR ou l'adresse IP de la cible de montage comme destination pour les règles sortantes :

- Sortie avec conservation de statut de tous les ports source vers le protocole TCP des ports CIDR de cible de montage de destination 111, 2048, 2049 et 2050

- Sortie avec état à partir de TOUS les ports source vers les ports CIDR de cible de montage de destination 111 et 2048, protocole UDP

Voici un exemple de règles pour cette configuration de scénario dans les règles de liste de sécurité pour l'instance et la cible de montage. Cet exemple présente les règles pour des blocs CIDR source et de destination spécifiques.

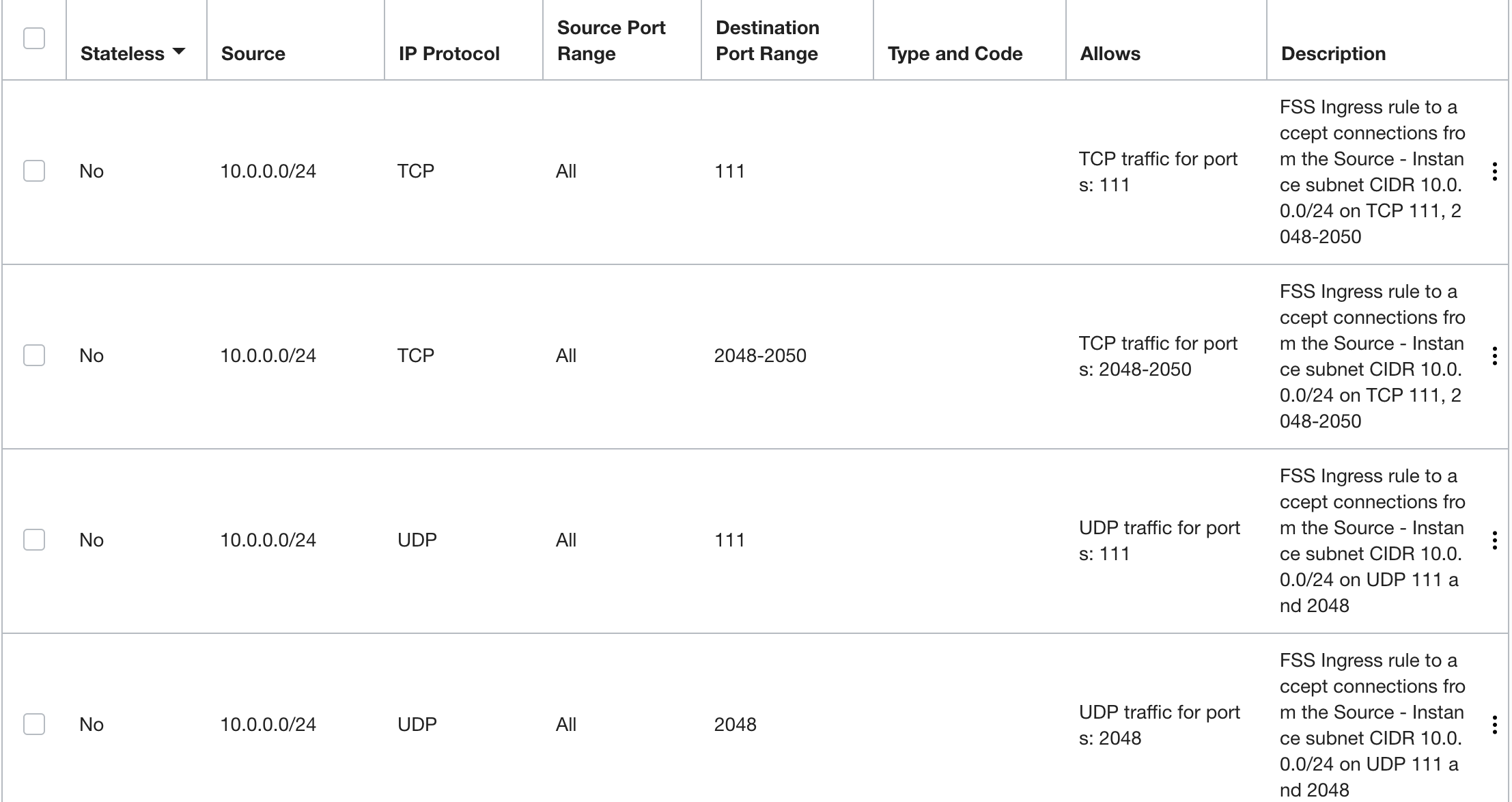

Règles entrantes pour la liste de sécurité de sous-réseau ou de groupe de sécurité réseau de la cible de montage. Le bloc CIDR de l'instance 10.0.0.0/24 est la source :

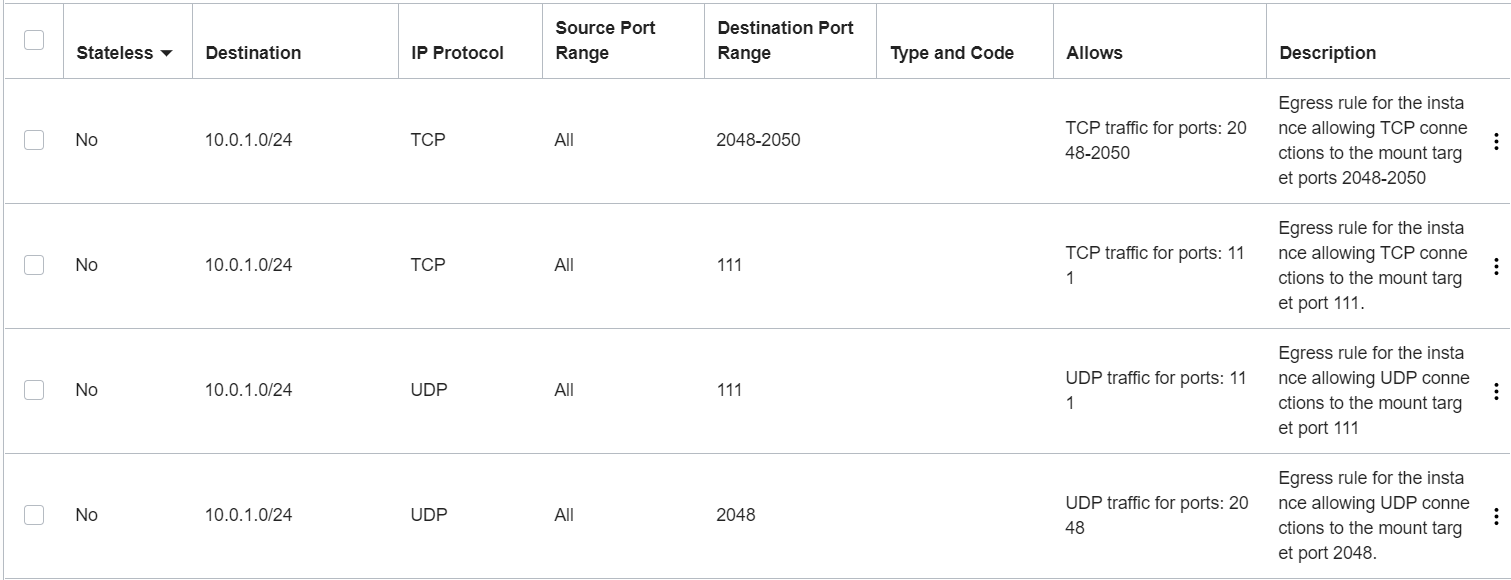

Règles sortantes pour la liste de sécurité de sous-réseau ou de groupe de sécurité réseau de l'instance. Le bloc CIDR de la cible de montage 10.0.1.0/24 est la destination :

Utilisation d'une liste de sécurité

Les listes de sécurité sont associées à des sous-réseaux. Si vous utilisez les listes de sécurité pour configurer vos règles de sécurité, vous devez configurer les règles de la cible de montage dans le sous-réseau de la cible, et les règles de l'instance dans le sous-réseau de l'instance. Vous pouvez ajouter les règles à la liste de sécurité par défaut pour chaque sous-réseau, ou créer des listes de sécurité.

Utilisation d'un groupe de sécurité réseau

Il existe une autre méthode d'application des règles de sécurité, qui consiste à les configurer dans un groupe de sécurité réseau, puis à ajouter la cible de montage et l'instance au groupe. Contrairement aux règles de liste de sécurité qui s'appliquent à toutes les cartes d'interface réseau virtuelles du sous-réseau, les groupes de sécurité réseau s'appliquent uniquement aux cartes de ressource que vous ajoutez au groupe.

Reportez-vous à Méthodes d'activation des règles de sécurité pour File Storage pour obtenir une présentation de ces méthodes et des instructions sur leur utilisation pour configurer les règles de sécurité.

Nous recommandons que les cibles et les instances de montage utilisent des sous-réseaux distincts pour contrôler exactement les adresses IP affectées aux instances et éviter les interférences ou les coupures de disponibilité en raison des exigences d'adresse IP de cible de montage.

Pour plus d'informations, reportez-vous aux rubriques Echec de création d'instance en raison de l'allocation d'adresses IP pour les cibles de montage et Adresses IP non allouées insuffisantes lors du dépannage du basculement.

Dans ce scénario, la cible de montage qui exporte le système de fichiers se trouve sur le même sous-réseau que l'instance sur laquelle vous voulez monter le système de fichiers.

- Entrante avec état à partir de TOUS les ports source de l'instance source CIDR vers les ports de destination 111, 2048, 2049 et 2050, protocole TCP

- Entrée avec état à partir de CIDR d'instance source vers les ports de destination 111 et 2048, protocole UDP

- Sortie avec conservation de statut de tous les ports source vers le protocole TCP des ports CIDR de cible de montage de destination 111, 2048, 2049 et 2050

- Sortie avec état à partir de TOUS les ports source vers les ports CIDR de cible de montage de destination 111 et 2048, protocole UDP

Nous recommandons de limiter les clients NFS aux ports réservés. Pour ce faire, définissez la plage de ports source sur 1-1023. Vous pouvez également définir des options d'export pour un système de fichiers afin que les clients se connectent à partir d'un port source privilégié. Pour plus d'informations, reportez-vous à Utilisation des options d'export et d'export NFS.

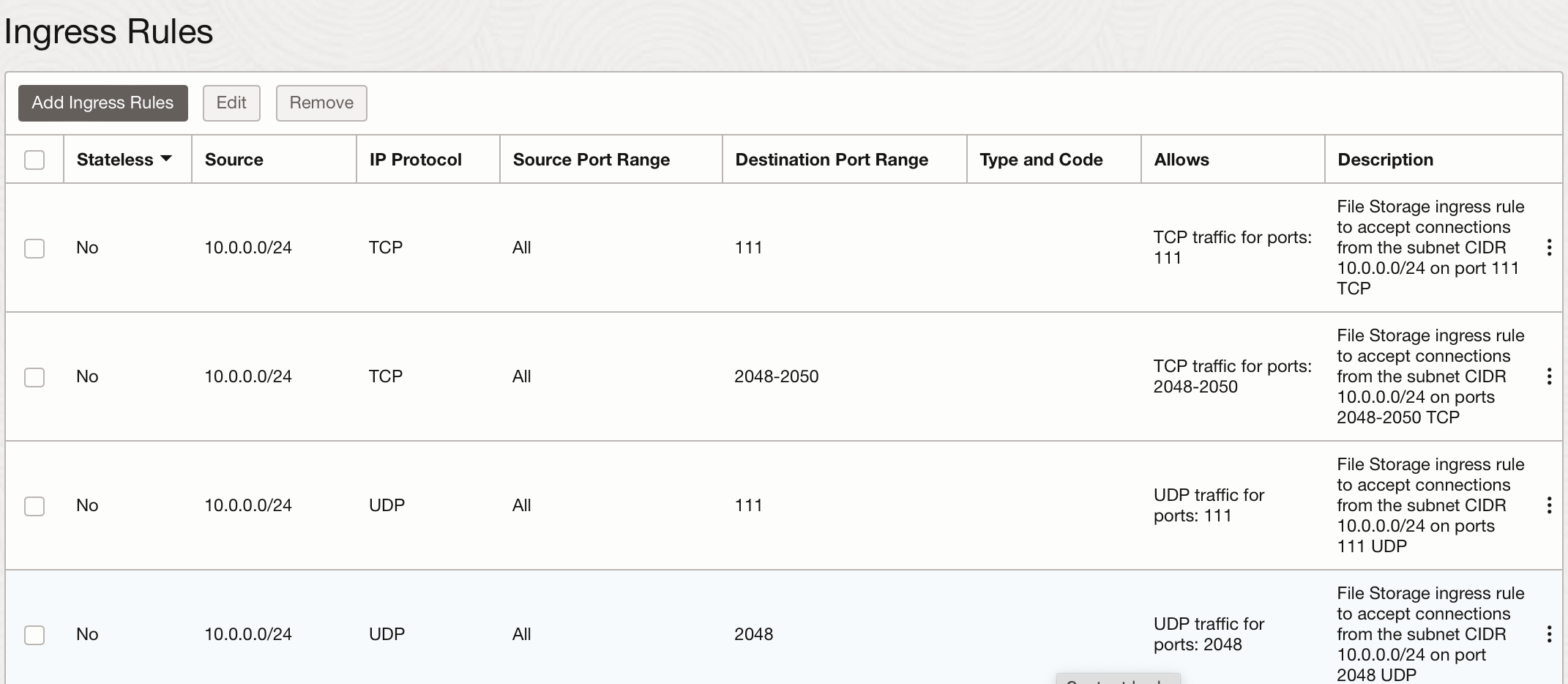

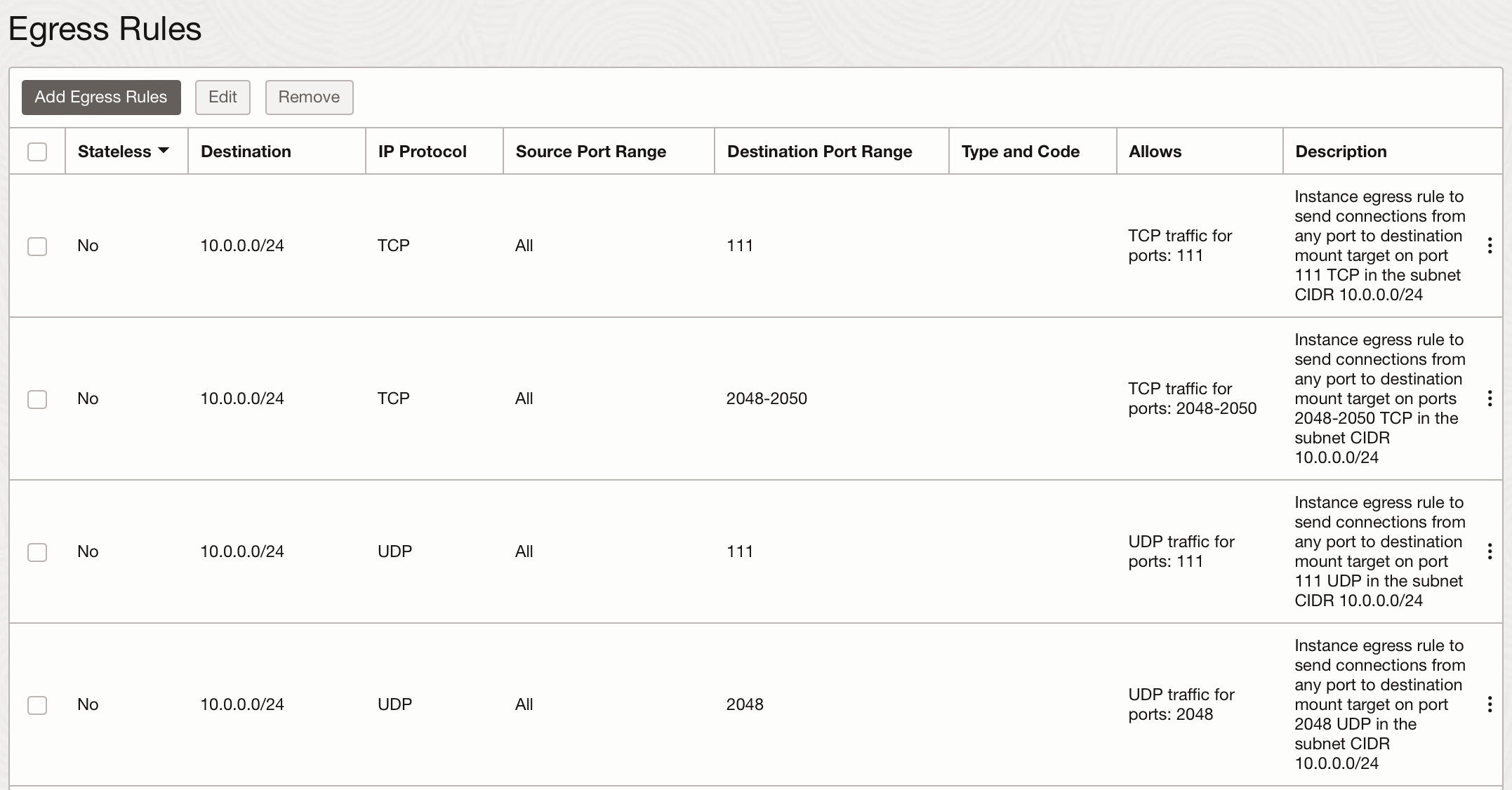

Voici un exemple de règles pour la configuration de ce scénario pour un seul sous-réseau contenant à la fois la cible de montage et l'instance. Dans cet exemple, la cible de montage et l'instance se trouvent dans le bloc CIDR 10.0.0.0/24 :

Utilisation d'une liste de sécurité

Les listes de sécurité sont associées à des sous-réseaux. Vous pouvez configurer les règles de sécurité requises dans la liste de sécurité par défaut pour le sous-réseau de la cible de montage, ou créer une liste de sécurité. Les règles de liste de sécurité s'appliquent à toutes les ressources du sous-réseau.

Utilisation d'un groupe de sécurité réseau

Il existe une autre méthode d'application des règles de sécurité, qui consiste à les configurer dans un groupe de sécurité réseau, puis à ajouter la cible de montage au groupe. Contrairement aux règles de liste de sécurité qui s'appliquent à toutes les cartes d'interface réseau virtuelles du sous-réseau, les groupes de sécurité réseau s'appliquent uniquement aux cartes de ressource que vous ajoutez au groupe.

Reportez-vous à Méthodes d'activation des règles de sécurité pour File Storage pour obtenir une présentation de ces méthodes et des instructions sur leur utilisation pour configurer les règles de sécurité.

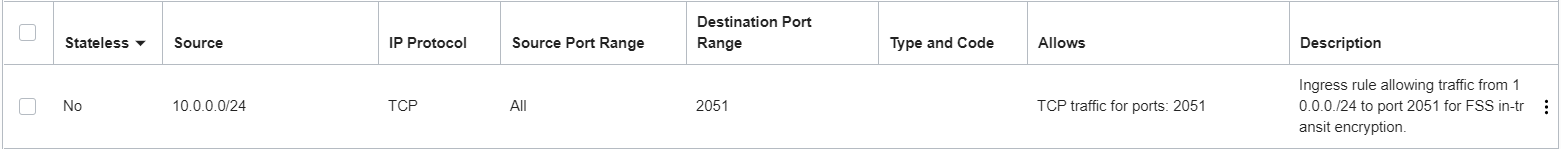

Dans ce scénario, le cryptage en transit sécurise les données entre Les instances et Les Systèmes de fichiers montés à l'aide du cryptage TLS (Transport Layer Security) v.1.2. Pour plus d'informations, reportez-vous à la section Utilisation du cryptage TLS en transit.

Vous pouvez limiter la source à l'adresse IP ou au bloc CIDR de votre choix.

Configurez les règles de sécurité suivantes pour la cible de montage :

- Entrante avec conservation de statut à partir de tous les ports source CIDR source vers le port de destination 2051, protocole TCP.

Voici un exemple de règle pour ce scénario configuré dans la liste de sécurité pour le sous-réseau ou le groupe de sécurité réseau de la cible de montage. Cet exemple montre les règles pour le bloc CIDR source spécifique 10.0.0.0/24 en tant que source :

Utilisation d'une liste de sécurité

Les listes de sécurité sont associées à des sous-réseaux. Vous pouvez configurer les règles de sécurité requises dans la liste de sécurité par défaut pour le sous-réseau de la cible de montage, ou créer une liste de sécurité. Les règles de liste de sécurité s'appliquent à toutes les ressources du sous-réseau.

Utilisation d'un groupe de sécurité réseau

Il existe une autre méthode d'application des règles de sécurité, qui consiste à les configurer dans un groupe de sécurité réseau, puis à ajouter la cible de montage au groupe. Contrairement aux règles de liste de sécurité qui s'appliquent à toutes les cartes d'interface réseau virtuelles du sous-réseau, les groupes de sécurité réseau s'appliquent uniquement aux cartes de ressource que vous ajoutez au groupe.

Reportez-vous à Méthodes d'activation des règles de sécurité pour File Storage pour obtenir une présentation de ces méthodes et des instructions sur leur utilisation pour configurer les règles de sécurité.

Dans ce scénario, le trafic entre une cible de montage et le port LDAPS d'un serveur LDAP est autorisé.

Vous pouvez limiter la source à l'adresse IP de la cible de montage et l'adresse IP de destination au sous-réseau de votre serveur LDAP.

Configurez les règles de sécurité suivantes pour la cible de montage :

- Sortie avec conservation de statut à partir de TOUS les ports TCP vers le port IP de serveur LDAP (ou CIDR correspondant) 636.Remarque

Cette règle suppose que LDAPS utilise le port par défaut 636. Modifiez cette valeur si votre serveur LDAP utilise un autre port.

Si vous utilisez un serveur DNS géré par le client, la cible de montage a également besoin des règles de sécurité suivantes :

- Sortie avec conservation de statut à partir de TOUS les ports TCP vers le port IP de serveur DNS (ou CIDR correspondant) 53.

- Sortie avec conservation de statut à partir de TOUS les ports UDP vers le port IP de serveur DNS (ou CIDR correspondant) 53.

Utilisation d'une liste de sécurité

Les listes de sécurité sont associées à des sous-réseaux. Vous pouvez configurer les règles de sécurité requises dans la liste de sécurité par défaut pour le sous-réseau de la cible de montage, ou créer une liste de sécurité. Les règles de liste de sécurité s'appliquent à toutes les ressources du sous-réseau.

Utilisation d'un groupe de sécurité réseau

Il existe une autre méthode d'application des règles de sécurité, qui consiste à les configurer dans un groupe de sécurité réseau, puis à ajouter la cible de montage au groupe. Contrairement aux règles de liste de sécurité qui s'appliquent à toutes les cartes d'interface réseau virtuelles du sous-réseau, les groupes de sécurité réseau s'appliquent uniquement aux cartes de ressource que vous ajoutez au groupe.

Reportez-vous à Méthodes d'activation des règles de sécurité pour File Storage pour obtenir une présentation de ces méthodes et des instructions sur leur utilisation pour configurer les règles de sécurité.

Méthodes d'activation des règles de sécurité pour File Storage

Le service Networking offre deux fonctionnalités de pare-feu virtuel qui utilisent des règles de sécurité pour contrôler le trafic au niveau du paquet. Ces deux fonctionnalités sont les suivantes :

- Listes de sécurité : fonctionnalité de pare-feu virtuel d'origine du service Networking. Lorsque vous créez un réseau cloud virtuel, une liste de sécurité par défaut est également créée. Ajoutez les règles requises à la liste de sécurité pour le sous-réseau contenant la cible de montage. (Si vous configurez le scénario A : cible de montage et instance dans des sous-réseaux différents (recommandé), vous devez ajouter des règles pour les deux sous-réseaux.) Pour obtenir des instructions, reportez-vous à Configuration des règles requises dans une liste de sécurité.

- Groupes de sécurité réseau : fonctionnalité qui est conçue pour les composants d'application avec différentes postures de sécurité. Créez un groupe de sécurité réseau contenant les règles requises, puis ajoutez la cible de montage au groupe. Vous pouvez également ajouter les règles requises à un groupe existant, puis ajouter la cible de montage au groupe. Chaque cible de montage peut appartenir à cinq (5) groupes de sécurité réseau au maximum. (Si vous configurez le scénario A : cible de montage et instance dans des sous-réseaux différents (recommandé), vous devez ajouter la cible de montage et l'instance à un groupe de sécurité réseau contenant les règles de sécurité requises.) Pour obtenir des instructions, reportez-vous à Configuration des règles requises dans un groupe de sécurité réseau.

Vous pouvez utiliser uniquement des listes de sécurité, uniquement des groupes de sécurité réseau ou les deux. Cela dépend de vos besoins en matière de sécurité.

Si vous choisissez d'utiliser à la fois des listes de sécurité et des groupes de sécurité réseau, l'ensemble de règles qui s'applique à une carte d'interface réseau virtuelle d'une cible de montage donnée est la combinaison de ces éléments :

- Règles de sécurité dans les listes de sécurité associées au sous-réseau de la carte d'interface réseau virtuelle

- Règles de sécurité de tous les groupes de sécurité réseau qui contiennent la carte d'interface réseau virtuelle

Peu importe la méthode utilisée pour appliquer les règles de sécurité à la carte d'interface réseau virtuelle de la cible de montage, tant que les ports dédiés aux protocoles nécessaires pour File Storage sont correctement configurés dans les règles appliquées.

Pour plus d'informations, d'exemples et de scénarios sur le fonctionnement de ces fonctionnalités avec votre réseau, reportez-vous à Règles de sécurité, à Listes de sécurité et à Groupes de sécurité réseau. Dans Présentation de Networking, vous trouverez des informations générales sur les fonctions de réseau. Pour plus d'informations sur le fonctionnement des règles de sécurité avec d'autres types de sécurité dans File Storage, reportez-vous à la section About File Storage Security.

Stratégie de service IAM requise

Pour utiliser Oracle Cloud Infrastructure, un administrateur doit être membre d'un groupe auquel un administrateur de location a accordé un accès de sécurité dans une stratégie . Cet accès est requis, que vous utilisiez la console ou l'API REST avec un kit SDK, une interface de ligne de commande ou un autre outil. Si un message vous informe que vous n'avez pas d'autorisation ou que vous n'êtes pas autorisé, vérifiez auprès de l'utilisateur le type d'accès qui vous est accordé et le compartiment dans lequel vous travaillez.

Pour les administrateurs : la stratégie dans Autoriser les administrateurs réseau à gérer un réseau cloud couvre la gestion de tous les composants de fonctions de réseau, notamment les listes de sécurité et les groupes de sécurité réseau. Pour plus d'informations, reportez-vous à Référence de stratégie.

Si vous ne connaissez pas les stratégies, reportez-vous à Gestion des domaines d'identité et à Stratégies courantes.

Utilisation de la console

Configuration des règles requises dans une liste de sécurité

Vous pouvez ajouter les règles requises à une liste de sécurité préexistante associée à un sous-réseau, telle que la liste de sécurité par défaut créée avec le réseau cloud virtuel. Pour plus d'informations, reportez-vous à Création d'une liste de sécurité.

- Ouvrez le menu de navigation , sélectionnez Fonctions de réseau, puis Réseaux cloud virtuels.

-

Dans la section Portée, sélectionnez le compartiment contenant le réseau cloud virtuel auquel appartient le sous-réseau.

- Cliquez sur le nom du réseau cloud virtuel.

- Sur la page de détails du réseau cloud, dans Ressources, cliquez sur Listes de sécurité.

- Cliquez sur le nom de la liste de sécurité utilisée par le sous-réseau.

- Dans Ressources, cliquez sur Règles entrantes.

-

Cliquez sur Ajouter des règles entrantes.

- Indiquez qu'il s'agit d'une règle avec conservation de statut en laissant la case à cocher désélectionnée. (Pour plus d'informations sur les règles avec et sans conservation de statut, reportez-vous à Règles avec conservation de statut et sans conservation de statut.) Par défaut, les règles sont avec conservation de statut, sauf indication contraire.

- Pour autoriser le trafic à partir du sous-réseau du réseau cloud, cliquez sur Type de source, sélectionnez CIDR, puis entrez le bloc CIDR pour le sous-réseau. Par exemple :

10.0.0.0/24. - Cliquez sur Protocole IP, puis choisissez le protocole. Par exemple, TCP.

-

Dans Plage de ports source, indiquez la plage de ports à partir de laquelle le trafic doit être autorisé. Vous pouvez également accepter la valeur par défaut Tous pour autoriser le trafic à partir de n'importe quel port source.

- Cliquez sur Plage de ports de destination, puis entrez des ports individuels ou une plage de ports. Par exemple, 2048-2050.

- Cliquez sur + Règle entrante supplémentaire pour créer d'autres règles entrantes.

- Lorsque vous avez terminé, cliquez sur Ajouter des règles entrantes.

- Ensuite, créez les règles sortantes. Dans Ressources, cliquez sur Règles sortantes.

-

Cliquez sur Ajouter des règles sortantes.

- Indiquez qu'il s'agit d'une règle avec conservation de statut en laissant la case à cocher désélectionnée.

- Cliquez sur Type de destination, sélectionnez CIDR, puis entrez le bloc CIDR pour le sous-réseau. Par exemple :

10.0.0.0/24. - Cliquez sur Protocole IP, puis choisissez le protocole. Par exemple, TCP.

-

Dans Plage de ports source, entrez des ports individuels ou une plage de ports. Par exemple, 2048-2050.

- Dans Plage de ports de destination, acceptez la valeur par défaut Tous pour autoriser le trafic vers n'importe quel port de destination.

- Cliquez sur + Règle sortante supplémentaire pour créer d'autres règles sortantes.

- Lorsque vous avez terminé, cliquez sur Ajouter des règles sortantes.

Configuration des règles requises dans un groupe de sécurité réseau

Le processus général de configuration des groupes de sécurité réseau qui fonctionnent avec File Storage est le suivant :

- Créez un groupe de sécurité réseau avec les règles de sécurité requises. (Vous pouvez également les ajouter à un groupe de sécurité réseau existant.)

- Ajoutez la cible de montage (ou plus précisément, la carte d'interface réseau virtuelle de la cible de montage) au groupe de sécurité réseau. Cette opération peut s'effectuer lorsque vous créez la cible de montage, ou vous pouvez mettre à jour la cible et l'ajouter à des groupes de sécurité réseau contenant les règles de sécurité requises.

- Si vous configurez le scénario A : cible de montage et instance dans des sous-réseaux différents (recommandé), vous devez ajouter la cible de montage et l'instance à un groupe de sécurité réseau contenant les règles de sécurité requises.

Prérequis : familiarisez-vous avec les parties des règles de sécurité.

- Ouvrez le menu de navigation , sélectionnez Fonctions de réseau, puis Réseaux cloud virtuels.

- Cliquez sur le réseau cloud virtuel qui vous intéresse.

- Sous Ressources, cliquez sur Groupes de sécurité réseau.

- Cliquez sur Créer un groupe de sécurité réseau.

-

Entrez les informations suivantes :

- Nom : nom descriptif du groupe de sécurité réseau. Le nom n'a pas besoin d'être unique et vous pouvez le modifier ultérieurement. Evitez de saisir des informations confidentielles.

- Créer dans le compartiment : compartiment dans lequel créer le groupe de sécurité réseau, s'il est différent du compartiment dans lequel vous travaillez actuellement.

- Afficher les options de balisage : si vous êtes autorisé à créer une ressource, vous disposez également des droits d'accès nécessaires pour lui appliquer des balises à forme libre. Pour appliquer une balise defined, vous devez être autorisé à utiliser la balise namespace. Pour plus d'informations sur le balisage, reportez-vous à Balises de ressource. Si vous n'êtes pas sûr d'appliquer des balises, ignorez cette option ou demandez à un administrateur. Vous pouvez appliquer des balises ultérieurement.

-

Cliquez sur Suivant.

-

Entrez les règles entrantes.

- Indiquez qu'il s'agit d'une règle avec conservation de statut en laissant la case à cocher désélectionnée. (Pour plus d'informations sur les règles avec et sans conservation de statut, reportez-vous à Règles avec conservation de statut et sans conservation de statut.) Par défaut, les règles sont avec conservation de statut, sauf indication contraire.

- Dans Direction, choisissez Entrée.

- Pour autoriser le trafic à partir du sous-réseau du réseau cloud, cliquez sur Type de source, sélectionnez CIDR, puis entrez le bloc CIDR pour le sous-réseau. Par exemple :

10.0.0.0/24. - Cliquez sur Protocole IP, puis choisissez le protocole. Par exemple, TCP.

-

Dans Plage de ports source, indiquez la plage de ports à partir de laquelle le trafic doit être autorisé. Vous pouvez également accepter la valeur par défaut Tous pour autoriser le trafic à partir de n'importe quel port source.

- Cliquez sur Plage de ports de destination, puis entrez des ports individuels ou une plage de ports. Par exemple, 2048-2050.

- Cliquez sur + Une autre règle pour créer d'autres règles entrantes.

-

Entrez les règles sortantes.

- Indiquez qu'il s'agit d'une règle avec conservation de statut en laissant la case à cocher désélectionnée.

- Dans Direction, choisissez Sortie.

- Cliquez sur Type de destination, sélectionnez CIDR, puis entrez le bloc CIDR pour le sous-réseau. Par exemple :

10.0.0.0/24. - Cliquez sur Protocole IP, puis choisissez le protocole. Par exemple, TCP.

-

Dans Plage de ports source, entrez des ports individuels ou une plage de ports. Par exemple, 2048-2050.

- Dans Plage de ports de destination, acceptez la valeur par défaut Tous pour autoriser le trafic vers n'importe quel port de destination.

- Cliquez sur + Une autre règle pour créer d'autres règles sortantes.

- Lorsque vous avez terminé, cliquez sur Créer.

- Lors de la création d'une cible de montage avec un système de fichiers, reportez-vous à Création d'un système de fichiers.

- Lorsque vous créez la cible de montage uniquement : reportez-vous à Création d'une cible de montage.

-

Pour une cible de montage existante :

- Ouvrez le menu de navigation et sélectionnez Stockage. Sous File Storage, sélectionnez Cibles de montage.

-

Dans la section Portée de la liste, sélectionnez un compartiment.

-

Recherchez la source de montage qui vous intéresse, cliquez sur le menu , puis sur Visualiser les détails de cette cible.

-

Dans l'onglet Informations sur la cible de montage, cliquez sur le lien Modifier en regard de Groupes de sécurité réseau.

- Sélectionnez un compartiment et un groupe de sécurité réseau dans la liste.

- Cliquez sur Enregistrer.

Reportez-vous à Ajout ou suppression d'une ressource dans un groupe de sécurité réseau pour obtenir des instructions sur l'ajout d'une instance à un groupe de sécurité réseau.