Portées

A l'aide du paramètre de portée, le jeton d'accès peut accorder différents niveaux d'accès à plusieurs API de domaine d'identité IAM.

Les portées permettent d'établir un ensemble de ressources et d'opérations de manière plus spécifique qu'un jeton d'accès autorise. Les portées représentent l'intention. Lorsqu'un client demande un jeton d'accès, les portées sollicitées indiquent le type de fonctionnalité à employer lors du lancement du jeton d'accès.

En outre, différents types d'application utilisent des octrois de jeton d'accès différents. Les applications sécurisées (telles que les services back-end) peuvent demander des jetons d'accès directement pour le compte des utilisateurs. Les applications Web doivent généralement d'abord valider l'identité de l'utilisateur et éventuellement obtenir son consentement.

Utilisez la portée urn:opc:idm:__myscopes__ lorsque vous devez obtenir un jeton d'accès contenant toutes les portées de domaine d'identité autorisées. Des jetons d'accès contenant toutes les portées de domaine d'identité applicables sont renvoyés en fonction des privilèges représentés par les rôles d'application de domaine d'identité accordés au client demandeur et de l'utilisateur indiqué par la demande du client (le cas échéant). Cette portée n'est accordée directement à aucun rôle d'administrateur de domaine d'identité.

Utilisez la portée urn:opc:idm:role.<r_name> (par exemple, urn:opc:idm:role.User%20Administrator) lorsque vous devez obtenir un jeton d'accès contenant les portées applicables d'un rôle spécifique, à condition que le rôle spécifique soit accordé au client et à l'utilisateur. Par exemple, pour demander un jeton d'accès avec une portée basée sur les rôles d'administrateur utilisateur et d'administrateur d'application :

Exemple de demande

curl -i

-H 'Content-Type: application/x-www-form-urlencoded;charset=UTF-8'

--request POST https://<domainURL>/oauth2/v1/token

-d 'grant_type=password&username=<user-name>&password=<example-password>&client_id=<client-id>&client_assertion_type=urn%3Aietf%3Aparams%3Aoauth%3Aclient-assertion-type%3Ajwt-bearer&client_assertion=<client-assertion>&scope=urn:opc:idm:role.User%2520Administrator urn:opc:idm:role.Application%2520Administrator'Le jeton d'accès généré contient les portées applicables à l'administrateur utilisateur et à l'administrateur d'application tant que ces rôles sont accordés au client et à l'utilisateur. Par exemple, un client a Role1, Role2 et Role3. Un utilisateur dispose de Role1, Role2 et du rôle 4. Les portées incluses dans la demande de jeton d'accès sont Role1 et Role3. Le jeton d'accès généré contient uniquement des portées pour Role1.

Les demandes de périmètre peuvent avoir plusieurs portées séparées par des espaces. Si un nom de portée contient un espace, le serveur ne peut pas déterminer la limite de portée correcte. Cela peut se produire lorsqu'un nom de rôle est utilisé dans la portée. Dans l'exemple de demande, les rôles "administrateur utilisateur" et "administrateur d'application" ont des espaces codés par URL : scope=urn:opc:idm:role.User%2520Administrator urn:opc:idm:role.Application%2520Administrator.

Pour éviter les problèmes d'espace dans les noms de rôle, vous devez coder deux fois les noms de rôle à l'aide de l'encodage d'URL :

Exemple de code Java

String scope = "scope=urn:opc:idm:role." + URLEncoder.encode(URLEncoder.encode("User Administrator", "UTF-8"), "UTF-8");

scope = scope + " urn:opc:idm:role." + URLEncoder.encode(URLEncoder.encode("Application Administrator", "UTF-8"), "UTF-8");Aucune étendue définie pour une application

/oauth2/v1/authorize :scope=openid: le jeton d'accès résultant peut être utilisé avec/oauth2/c1/userinfo, qui fournit les informations utilisateur minimales.scope=openid approles groups: le jeton d'accès obtenu peut être utilisé avec/oauth2/v1/userinfopour obtenir les rôles et les groupes de l'utilisateur.

Utilisation des portées de confiance

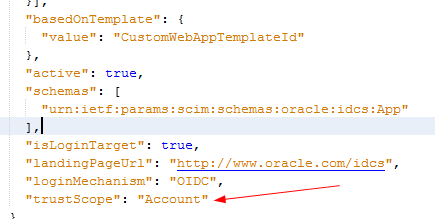

Les portées de confiance définissent la façon dont un client OAuth accède aux ressources. Les portées de confiance permettent à une application client sécurisée ou confidentielle d'acquérir un jeton d'accès qui donne accès à l'une des ressources d'un domaine d'identité (Account), à d'autres ressources basées sur des balises définies (Tags), ou uniquement aux services pour lesquels il existe une association explicite entre le client et le service (Explicit).

L'option permettant de définir le paramètre

trustScope est disponible uniquement pour les applications client sécurisées et confidentielles. L'option n'est pas disponible pour les applications client publiques.The

trustScope attributes of Account, Tags, and Explicit are named All (for Account), Tagged (for Tags), and Specific (for Explicit) in the identity domain Console.-

Utilisez uniquement la portée

urn:opc:resource:consumer::alldans la demande. Une erreur de portée non valide est renvoyée si vous tentez d'inclure à la fois la portéeurn:opc:resource:consumer::allet une autre portée dans la même demande, par exempleurn:opc:idm:__myscopes__. -

La demande d'un jeton d'accès à l'aide de la portée

urn:opc:resource:consumer::allne renvoie pas de jeton d'accès permettant d'accéder aux API d'administration des domaines d'identité. Vous devez continuer à utiliser la portée :urn:opc:idm:__myscopes__pour accéder aux API d'administration. Reportez-vous à Portées. -

La portée requise par l'application client doit toujours exister et correspondre, directement ou hiérarchiquement, aux portées autorisées définies du client pour permettre à ce dernier d'accéder à la ressource.

-

La valeur

trustScopedeExplicitest affectée par défaut aux applications client sécurisées et confidentielles. Elle permet à l'application client d'acquérir un jeton d'accès avec des droits d'accès basés sur une association explicite entre le client et les services cible. Pour utiliser l'optionAllouTagged, vous devez mettre à jour l'application client avec la valeurtrustScopeAllouTags. - Pour les demandes de jeton de propagation d'identité utilisant la portée

urn:opc:resource:consumer::all, le jeton d'accès obtenu n'inclut pas la portéeurn:opc:resource:consumer::all.

Les liens suivants fournissent plus d'informations sur chaque trustScope disponible :

Utilisation du périmètre de confiance du compte

La portée d'approbation Account permet à une application client sécurisée ou confidentielle d'obtenir un jeton d'accès qui donne accès à l'un des services qui se trouvent dans le même domaine d'identité sans nécessiter d'association explicite avec les services cible.

L'option permettant de définir le paramètre

trustScope est disponible uniquement pour les applications client sécurisées et confidentielles. L'option n'est pas disponible pour les applications client publiques.Pour utiliser la portée d'approbation Account, procédez comme suit :

-

Affectez la valeur

Accountau paramètretrustScopepour l'application client sécurisée appropriée.Remarque

L'attributtrustScopedeAccountest nommé Tout dans la console du domaine d'identité.

-

Demandez un jeton d'accès à l'aide du client sécurisé ou confidentiel, et demandez la portée

urn:opc:resource:consumer::all.Le jeton d'accès dans la réponse contient le publicurn:opc:resource:scope:accountet la portéeurn:opc:resource:consumer::all, qui donne accès à l'un des services qui se trouvent dans le même domaine sans nécessiter d'association explicite avec les services cible.

La portée demandée doit toujours exister et correspondre, directement ou hiérarchiquement, aux portées autorisées définies du client pour permettre à ce dernier d'accéder à la ressource.

Utiliser des portées détaillées

urn:opc:resource:consumer::all, vous pouvez également indiquer les portées détaillées suivantes :urn:opc:resource:consumer:paas::readurn:opc:resource:consumer:paas:stack::allurn:opc:resource:consumer:paas:analytics::read

urn:opc:resource:consumer:paas:analytics::read dans sa demande pour accéder à une ressource. Si la portée correspond directement à une portée autorisée définie, dans le jeton d'accès renvoyé, le public est urn:opc:resource:scope:account et la portée est urn:opc:resource:consumer:paas:analytics::read..Si la portée autorisée définie par le client est urn:opc:resource:consumer:paas::read, l'application client est autorisée à accéder à la ressource de manière hiérarchique si le client demande l'une des portées suivantes : urn:opc:resource:consumer:paas::read ou urn:opc:resource:consumer:paas:analytics::read. Toutefois, si la portée demandée est urn:opc:resource:consumer:paas:analytics::write,, le client n'est pas autorisé à accéder à la ressource, car il n'est pas de l'une des portées autorisées définies par l'application client.

Exemples de demande et de réponse

Les exemples suivants présentent des exemples de demande et de réponse pour les informations d'identification client et les flux d'octroi de propriétaire de ressource.

Exemple de demande de flux d'informations d'identification client

curl -i

-H 'Authorization: Basic TXlUZXN0U2VydmljZV9BUFBJRDoxMGE2ODAwMC03YTYzLTQxNDItODE0Ny03MGNmMGJhMDFkYjg='

-H 'Content-Type: application/x-www-form-urlencoded; charset=utf-8'

--request POST 'https://<domainURL>/oauth2/v1/token'

-d 'grant_type=client_credentials&scope=urn:opc:resource:consumer::all' -kExemple de réponse

{

"access_token":"eyJ4NX....Zh3ieBlQ",

"token_type":"Bearer",

"expires_in":3600

}Le jeton d'accès contient l'audience

urn:opc:resource:scope:account et la portée urn:opc:resource:consumer::all.Exemple de demande de flux de propriétaire de ressource

curl -i

-H 'Authorization: Basic TXlUZXN0U2VydmljZV9BUFBJRDoxMGE2ODAwMC03YTYzLTQxNDItODE0Ny03MGNmMGJhMDFkYjg='

-H 'Content-Type: application/x-www-form-urlencoded; charset=utf-8'

--request POST https://<domainURL>/oauth2/v1/token'

-d 'grant_type=password&scope=urn:opc:resource:consumer::all&username=admin@example.com&password=PasswordExample1'-kExemple de réponse

{

"access_token":"eyJ4NX...71aImeBsU",

"token_type":"Bearer",

"expires_in":3600

}Exemples de demandes et de réponses utilisant une portée entièrement qualifiée

Les exemples suivants présentent des exemples de demande et de réponse utilisant une portée entièrement qualifiée.

Exemple de demande

curl -i

-H 'Authorization: Basic TXlUZXN0U2VydmljZV9BUFBJRDoxMGE2ODAwMC03YTYzLTQxNDItODE0Ny03MGNmMGJhMDFkYjg='

-H 'Content-Type: application/x-www-form-urlencoded; charset=utf-8'

--request POST 'https://<domainURL>/oauth2/v1/token'

-d 'grant_type=client_credentials&scope=http://abccorp1.com/scope1'Exemple de réponse

{

"access_token":"eyJ4NXzF.....rT5SH7sUw",

"token_type":"Bearer",

"expires_in":3600

} Exemple de demande de flux de propriétaire de ressource incluant la demande de jeton d'actualisation

Afin de générer un jeton d'actualisation en plus du jeton d'accès, utilisez la portée urn:opc:resource:consumer::all offline_access dans la demande.

curl -i

-H 'Authorization: Basic TXlUZXN0U2VydmljZV9BUFBJRDoxMGE2ODAwMC03YTYzLTQxNDItODE0Ny03MGNmMGJhMDFkYjg='

-H 'Content-Type: application/x-www-form-urlencoded; charset=utf-8'

--request POST https://<domainURL>/oauth2/v1/token'

-d 'grant_type=password&scope=urn:opc:resource:consumer::all offline_access&username=admin@example.com&password=PasswordExample1'-kExemple de réponse

{

"access_token":"eyJ4...pNYM0M",

"token_type":"Bearer",

"expires_in":3600,

"refresh_token":"AQIDBAUi....djF9NCA="

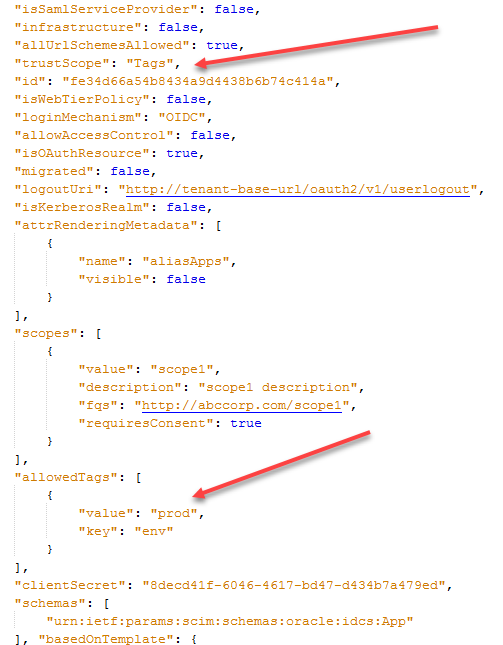

}Utilisation de la portée de confiance des balises

La portée d'approbation Tags permet à une application client sécurisée ou confidentielle d'obtenir un jeton d'accès qui donne accès à d'autres ressources en fonction des balises définies.

L'option permettant de définir le paramètre

trustScope est disponible uniquement pour les applications client sécurisées et confidentielles. L'option n'est pas disponible pour les applications client publiques.Pour utiliser la portée d'approbation Tags, procédez comme suit :

-

Affectez la valeur

Tagsau paramètretrustScopepour permettre à l'application client d'accéder aux balises à partir d'autres applications.Remarque

L'attributtrustScopedeTagsest nommé Balisé dans la console du domaine d'identité. -

Définissez la paire

key:valuepour le paramètreAllowedTags.Remarque

Ces étapes partent du principe que l'application de ressource appropriée a défini des paireskey:valuepour l'attributTagset qu'au moins une pairekey:valuede la liste de l'attributallowedTagsde l'application client correspond à une pairekey:valuede l'attributTagsde l'application de ressource.

-

Demandez un jeton d'accès à l'aide du client sécurisé ou confidentiel, et demandez la portée

urn:opc:resource:consumer::all.Le jeton d'accès dans la réponse contient le publicurn:opc:resource:scope:tag=<base64 encoded JSON>et la portéeurn:opc:resource:consumer::all, qui donnent accès aux applications de ressource dont les balises correspondent aux balises autorisées spécifiées dans l'application client.

La portée demandée doit toujours exister et correspondre, directement ou hiérarchiquement, aux portées autorisées définies du client pour permettre à ce dernier d'accéder à la ressource.

Utiliser des portées détaillées

urn:opc:resource:consumer::all, vous pouvez également indiquer les portées détaillées suivantes :urn:opc:resource:consumer:paas::readurn:opc:resource:consumer:paas:stack::allurn:opc:resource:consumer:paas:analytics::read

urn:opc:resource:consumer:paas:analytics::read dans sa demande pour accéder à une ressource. Si la portée correspond directement à une portée autorisée définie, dans le jeton d'accès renvoyé, le public est urn:opc:resource:scope:tag=<base64 encoded JSON> et la portée est urn:opc:resource:consumer:paas:analytics::read.Si la portée autorisée définie par le client est urn:opc:resource:consumer:paas::read, l'application client est autorisée à accéder à la ressource de manière hiérarchique si le client demande l'une des portées suivantes : urn:opc:resource:consumer:paas::read ou urn:opc:resource:consumer:paas:analytics::read. Toutefois, si la portée demandée est urn:opc:resource:consumer:paas:analytics::write,, le client n'est pas autorisé à accéder à la ressource, car il n'est pas de l'une des portées autorisées définies par l'application client.

Exemples de demande et de réponse

Les exemples suivants présentent des exemples de demande et de réponse pour le flux d'informations d'identification client à l'aide de la portée urn:opc:resource:consumer::all.

Exemple de demande

curl -i

-H 'Authorization: Basic MjA3Mz....zllNjI2'

-H 'Content-Type: application/x-www-form-urlencoded; charset=utf-8'

--request POST 'https://tenant101.idcs.internal.oracle.com:8943/oauth2/v1/token'

-d 'grant_type=client_credentials&scope=urn:opc:resource:consumer::all'Exemple de réponse

{

"access_token""eyJ4NX....ZbDtAw",

"token_type":"Bearer", "expires_in":3600

}Le jeton d'accès contient l'audience

urn:opc:resource:scope:tag=<base64 encoded JSON> et la portée urn:opc:resource:consumer::all. Voici un exemple d'audience décodée : aud:["urn:opc:resource:scope:tag=eyAidGFncyI6WyB7ICJrZXkiOiJjb2xvciIsInZhbHVlIjoiZ3JlZW4ifSAsICB7ICJrZXkiOiJjb2xvciIsInZhbHVlIjoiYmx1ZSJ9IF19"]Les exemples suivants présentent des exemples de demande et de réponse pour le flux d'informations d'identification client à l'aide d'une portée entièrement qualifiée.

Exemple de demande

curl -i

-H 'Authorization: Basic MzRjYz....Q3OWVk'

-H 'Content-Type: application/x-www-form-urlencoded; charset=utf-8'

--request POST 'https://<domainURL>/oauth2/v1/token'

-d 'grant_type=client_credentials&scope=http://abccorp1.com/scope1'Exemple de réponse

{

"access_token""eyJ4NXzF.....rT5SH7sUw",

"token_type":"Bearer",

"expires_in":3600

} Utiliser la portée de confiance explicite

La portée d'approbation Explicit définit la portée d'approbation uniquement pour les services pour lesquels il existe une association explicite entre le client et le service cible.

L'option permettant de définir le paramètre

trustScope est disponible uniquement pour les applications client sécurisées et confidentielles. L'option n'est pas disponible pour les applications client publiques.Vous n'avez rien à faire pour utiliser la portée d'approbation Explicit car il s'agit de la valeur par défaut affectée à l'application client sécurisée et confidentielle. Pour utiliser l'option Account ou Tags, vous devez mettre à jour l'application client avec la valeur trustScope Account ou Tags.

L'attribut

trustScope de Explicit est nommé Spécifique dans le domaine d'identité.Reportez-vous à Utilisation de la portée de confiance du compte et à Utilisation de la portée de confiance des balises.

Exemples de demande et de réponse

Les exemples de demande et de réponse indiquent le flux d'informations d'identification client à l'aide d'une portée entièrement qualifiée.

Exemple de demande

curl -i

-H 'Authorization: Basic MzRjYz....Q3OWVk'

-H 'Content-Type: application/x-www-form-urlencoded; charset=utf-8'

--request POST 'https://<domainURL>/oauth2/v1/token'

-d 'grant_type=client_credentials&scope=http://abccorp1.com/scope1'Exemple de réponse

{

"access_token""eyJ4NXzF.....rT5SH7sUw",

"token_type":"Bearer",

"expires_in":3600

}Utilisation des portées de confiance explicites à partir de plusieurs ressources

La portée d'approbation Explicit définit la portée d'approbation uniquement pour les services pour lesquels il existe une association explicite entre le client et le service cible. Vous pouvez spécifier plusieurs portées appartenant à différentes ressources dans une seule demande d'autorisation ou demande de jeton et obtenir plusieurs jetons d'accès en retour, chacun d'eux contenant les portées pour chaque ressource.

- Vous devez indiquer la nouvelle portée définie,

urn:opc:resource:multiresourcescope, dans la demande d'autorisation ou de jeton. Les demandes de jeton échoueront si plusieurs portées appartenant à différentes ressources sont indiquées sans cette portée. - Le client OAuth doit pouvoir analyser la réponse de jeton qui inclut plusieurs jetons d'accès et utiliser chaque jeton pour accéder à chaque service de ressource.

Vous pouvez utiliser cette fonctionnalité avec tous les types d'octroi, à l'exception du flux implicite. Reportez-vous à Type d'octroi implicite.

Pour plus d'informations sur les portées d'approbation explicites, reportez-vous à Utilisation de la portée d'approbation explicite (spécifique).

Exemples de demande et de réponse

Les exemples de demande et de réponse indiquent le flux d'informations d'identification client à l'aide d'une portée entièrement qualifiée.

Exemple de demande

https://<domainURL>/oauth2/v1/authorize?

client_id=<client-id>&

response_type=code&

redirect_uri=<redirect-url>&

scope=http://abccorp.com/scope1 http://123corp.com/scope1 openid urn:opc:resource:multiresourcescope

curl -i

-H 'Authorization: Basic MzgzZTU4Z….NTM3YjFm' \

--request POST 'https://<domainURL>/oauth2/v1/token' \

-d 'grant_type=authorization_code' \

-d 'code=AgAgYjc1MzgzNWM2NGQxNDA5…YcxU_XdtfLWXUp1Vn4a5uIHiOn4='

curl -i

-H 'Authorization: Basic MzgzZTU4Z….NTM3YjFm' \

--request POST 'https://<domainURL>/oauth2/v1/token' \

-d 'grant_type=client_credentials' \

-d 'scope=http://abccorp.com/scope1 http://123corp.com/scope1 urn:opc:resource:multiresourcescope

Exemple de réponse

{

"tokenResponses":[

{

"access_token": "eyJ4NXQjUzI1NiI6InZBV3RzNEo1clE1Z.....1iZDc2NjFjMWJiZjA0OGNhOTkyMWNlN2Q4MThkNDY0YSIsImp0aSI6Ijg53ZFOT2FxyZYjocCnm1b1w",

"token_type": "Bearer",

"expires_in": 3600

},

{

"access_token": "eyJ4NXQjUzI1NiI6InZBV3RzNEo1clE1Z.....HplcmtUNjdsU19SjZlYjc5ZDgzMTVhYjQ0ODBiNDlkMjU3NzdkZWMzMDE2In0.k4QShMbO5aPGmYyKo",

"token_type": "Bearer",

"expires_in": 3000

}

],

"id_token": "eyJ4NXQjUzI1NiI6InZBV3RzNEo1clE1ZHplc.....mtUNjdsU19SYjhQTWoYDSVhTUmDl8zK3a9vk7cowIW2hr3smwtcsvfsbrewwtbnCrGerp7v4CUcVYlSw"

}